Avalanche: Eine neue Familie von Konsensprotokollen

Zusammenfassung

Avalanche Plattform 30.06.2020 Kevin Sekniqi, Daniel Laine, Stephen Buttolph und Emin Gün Sirer Zusammenfassung. Dieses Dokument bietet einen Architekturüberblick über die erste Version der Avalanche-Plattform. Codename Avalanche Borealis. Einzelheiten zur Wirtschaftlichkeit des nativen token mit der Bezeichnung $AVAX finden Sie hier 5 Führen Sie den Leser zum begleitenden token Dynamikpapier [2]. Offenlegung: Die in diesem Dokument beschriebenen Informationen sind vorläufig und können jederzeit geändert werden. Darüber hinaus kann dieses Papier „zukunftsgerichtete Aussagen“1 enthalten Git-Commit: 7497e4a4ba0a1ea2dc2a111bc6deefbf3023708e 1 Einführung 10 Dieses Dokument bietet einen Architekturüberblick über die Avalanche-Plattform. Der Schwerpunkt liegt auf den drei Schlüsseln Unterscheidungsmerkmale der Plattform: die Engine, das Architekturmodell und der Governance-Mechanismus. 1.1 Avalanche Ziele und Prinzipien Avalanche ist eine leistungsstarke, skalierbare, anpassbare und sichere blockchain-Plattform. Es zielt auf drei ab breite Anwendungsfälle: 15 – Erstellen anwendungsspezifischer blockchains, die berechtigte (private) und erlaubnislose (öffentliche) umfassen Bereitstellungen. – Erstellen und Starten hochskalierbarer und dezentraler Anwendungen (Dapps). – Aufbau beliebig komplexer digitaler Assets mit benutzerdefinierten Regeln, Vereinbarungen und Fahrern (intelligente Assets). 1 Zukunftsgerichtete Aussagen beziehen sich im Allgemeinen auf zukünftige Ereignisse oder unsere zukünftige Leistung. Dies schließt ein, ist es aber nicht beschränkt auf die geplante Leistung von Avalanche; die erwartete Entwicklung seines Geschäfts und seiner Projekte; Ausführung seiner Vision und Wachstumsstrategie; und Abschluss von Projekten, die derzeit laufen, sich in der Entwicklung befinden oder ansonsten in Erwägung gezogen. Zukunftsgerichtete Aussagen spiegeln die Überzeugungen und Annahmen unseres Managements wider erst ab dem Datum dieser Präsentation. Diese Aussagen stellen keine Garantien für zukünftige Leistungen dar und sind unzulässig Man sollte sich nicht auf sie verlassen. Solche zukunftsgerichteten Aussagen betreffen zwangsläufig Bekanntes und Unbekanntes Risiken, die dazu führen können, dass die tatsächlichen Leistungen und Ergebnisse in zukünftigen Zeiträumen erheblich von den Prognosen abweichen hierin ausgedrückt oder impliziert. Avalanche übernimmt keine Verpflichtung, zukunftsgerichtete Aussagen zu aktualisieren. Obwohl Bei zukunftsgerichteten Aussagen handelt es sich um unsere bestmöglichen Vorhersagen zum Zeitpunkt ihrer Äußerung. Wir können nicht garantieren, dass dies der Fall ist werden sich als korrekt erweisen, da tatsächliche Ergebnisse und zukünftige Ereignisse erheblich abweichen können. Der Leser wird davor gewarnt sich unangemessen auf zukunftsgerichtete Aussagen zu verlassen.

Einführung

10 Dieses Dokument bietet einen Architekturüberblick über die Avalanche-Plattform. Der Schwerpunkt liegt auf den drei Schlüsseln Unterscheidungsmerkmale der Plattform: die Engine, das Architekturmodell und die

Der Motor

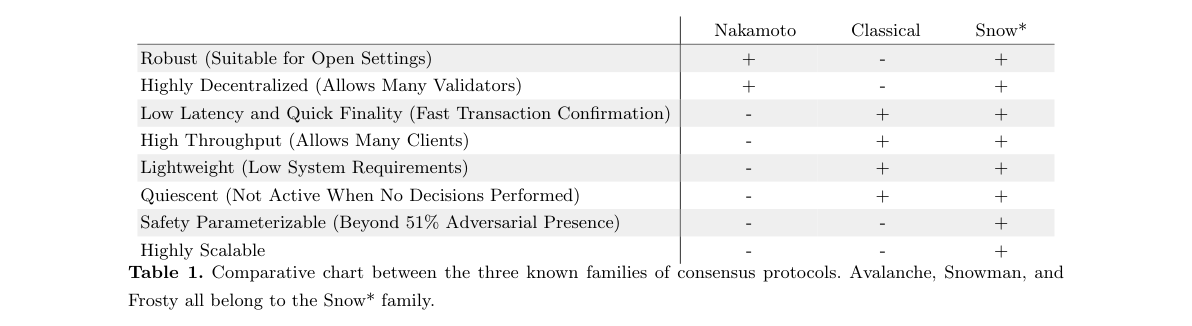

60 Die Diskussion der Avalanche-Plattform beginnt mit der Kernkomponente, die die Plattform antreibt: dem Konsens-Engine. Hintergrund Verteilte Zahlungen und – allgemeiner – Berechnungen erfordern eine Vereinbarung zwischen einer Gruppe von Maschinen. Daher liegen Konsensprotokolle vor, die es einer Gruppe von Knoten ermöglichen, eine Einigung zu erzielen Herzstück von blockchains sowie fast jedem eingesetzten großen industriellen verteilten System. Das Thema 65 wurde fast fünf Jahrzehnte lang eingehend untersucht, und dieser Versuch hat bis heute nur zwei Familien hervorgebracht von Protokollen: klassische Konsensprotokolle, die auf All-to-All-Kommunikation basieren, und Nakamoto-Konsens, Dies basiert auf proof-of-work-Mining in Verbindung mit der Longest-Chain-Regel. Während klassische Konsensprotokolle können eine geringe Latenz und einen hohen Durchsatz haben, sie lassen sich jedoch nicht auf eine große Anzahl von Teilnehmern skalieren, und das ist auch nicht der Fall robust angesichts von Mitgliedschaftsänderungen, die sie größtenteils in die Erlaubnisliste verwiesen haben 70 statische Bereitstellungen. Nakamoto-Konsensprotokolle [5, 7, 4] hingegen sind robust, leiden aber unter Hohe Bestätigungslatenzen, geringer Durchsatz und ein konstanter Energieaufwand für ihre Sicherheit. Die von Avalanche eingeführte Snow-Protokollfamilie kombiniert die besten Eigenschaften klassischer Konsensprotokolle mit den besten Eigenschaften des Nakamoto-Konsenses. Basierend auf einem einfachen Netzwerk-Sampling-Mechanismus, Sie erreichen eine geringe Latenz und einen hohen Durchsatz, ohne dass die genaue Mitgliedschaft vereinbart werden muss 75 System. Sie skalieren gut von Tausenden bis zu Millionen von Teilnehmern mit direkter Beteiligung am Konsensprotokoll. Darüber hinaus nutzen die Protokolle kein PoW-Mining und vermeiden daher dessen exorbitante Nutzung Energieverbrauch und daraus resultierender Wertverlust im Ökosystem, was zu leichten, umweltfreundlichen und geräuscharmen Produkten führt Protokolle. Mechanismus und Eigenschaften Die Snow-Protokolle funktionieren durch wiederholtes Abtasten des Netzwerks. Jeder Knoten 80 fragt eine kleine, zufällig ausgewählte Menge von Nachbarn mit konstanter Größe ab und ändert seinen Vorschlag, wenn eine Supermehrheit vorliegt unterstützt einen anderen Wert. Die Proben werden wiederholt, bis die Konvergenz erreicht ist, was schnell geschieht Normalbetrieb. Wir verdeutlichen die Funktionsweise anhand eines konkreten Beispiels. Zunächst wird eine Transaktion erstellt einem Benutzer übermittelt und an einen Validierungsknoten gesendet, bei dem es sich um einen Knoten handelt, der am Konsensverfahren teilnimmt. Dann ist es so 85 durch Klatschen an andere Knoten im Netzwerk weitergegeben. Was passiert, wenn dieser Benutzer auch eine widersprüchliche Meldung ausgibt?4 Kevin Sekniqi, Daniel Laine, Stephen Buttolph und Emin Gün Sirer Transaktion, also ein Doublespend? Um zwischen den widersprüchlichen Transaktionen auszuwählen und doppelte Ausgaben zu verhindern, wählt jeder Knoten zufällig eine kleine Teilmenge von Knoten aus und fragt ab, welche der widersprüchlichen Transaktionen Die abgefragten Knoten halten es für gültig. Wenn der abfragende Knoten eine positive Mehrheitsantwort erhält einer Transaktion ändert der Knoten seine eigene Antwort auf diese Transaktion. Jeder Knoten im Netzwerk 90 wiederholt diesen Vorgang, bis sich das gesamte Netzwerk über eine der widersprüchlichen Transaktionen einig ist. Obwohl der grundlegende Funktionsmechanismus recht einfach ist, führen diese Protokolle überraschenderweise zu sehr hohen Ergebnissen wünschenswerte Systemdynamik, die sie für den Einsatz in großem Maßstab geeignet macht. – Erlaubnisfrei, offen für Abwanderung und robust. Die neuesten blockchain-Projekte verwenden klassische Elemente Konsensprotokolle und erfordern daher umfassende Mitgliedschaftskenntnisse. Den gesamten Par95-Satz kennen Teilnehmer sind in geschlossenen, zugelassenen Systemen ausreichend einfach, werden jedoch in offenen, zugelassenen Systemen zunehmend schwieriger. dezentrale Netzwerke. Diese Einschränkung birgt hohe Sicherheitsrisiken für die bestehenden Arbeitsplätze der etablierten Unternehmen solche Protokolle. Im Gegensatz dazu gewährleisten Snow-Protokolle hohe Sicherheitsgarantien, selbst wenn es gut quantifizierte Diskrepanzen zwischen den Netzwerkansichten zweier beliebiger Knoten gibt. Validatoren von Snow-Protokollen Genießen Sie die Möglichkeit zur Validierung ohne kontinuierliche Vollmitgliedschaftskenntnisse. Sie sind daher robust 100 und sehr gut geeignet für öffentliche blockchains. – Skalierbar und dezentral Ein Kernmerkmal der Snow-Familie ist ihre Fähigkeit, ohne Kostenaufwand zu skalieren grundlegende Kompromisse. Snow-Protokolle können auf Zehntausende oder Millionen von Knoten skaliert werden, ohne dass eine Delegation an Teilmengen von validators erforderlich ist. Diese Protokolle verfügen über die beste Systemdezentralisierung ihrer Klasse und ermöglichen Jeder Knoten muss vollständig validiert werden. Die kontinuierliche Teilnahme aus erster Hand hat tiefgreifende Auswirkungen auf die Sicherheit 105 des Systems. In fast jedem proof-of-stake-Protokoll, das versucht, auf eine große Teilnehmergruppe zu skalieren, Die typische Vorgehensweise besteht darin, eine Skalierung zu ermöglichen, indem die Validierung an einen Unterausschuss delegiert wird. Dies bedeutet natürlich, dass die Sicherheit des Systems jetzt genau so hoch ist wie die Korruptionskosten des Systems Unterausschuss. Darüber hinaus unterliegen Unterausschüsse der Kartellbildung. In Protokollen vom Typ Snow ist eine solche Delegation nicht erforderlich, sodass jeder Knotenbetreiber über ein First110 verfügen kann Hand sagen Sie jederzeit im System. Ein anderes Design, das typischerweise als State Sharding bezeichnet wird, versucht Bereitstellung von Skalierbarkeit durch Parallelisierung der Transaktionsserialisierung in unabhängigen Netzwerken von validators. Leider wird die Sicherheit des Systems bei einem solchen Design nur so hoch wie die einfachste Korrumpierbarkeit unabhängige Scherbe. Daher sind weder Unterausschusswahl noch Sharding geeignete Skalierungsstrategien für Krypto-Plattformen. 115 – Adaptiv. Im Gegensatz zu anderen abstimmungsbasierten Systemen erzielen Snow-Protokolle eine höhere Leistung, wenn die Der Gegner ist klein und dennoch äußerst widerstandsfähig gegenüber großen Angriffen. – Asynchron sicher. Snow-Protokolle erfordern im Gegensatz zu Protokollen mit der längsten Kette keine Synchronität arbeiten sicher und verhindern so doppelte Ausgaben, selbst bei Netzwerkpartitionen. Im Bitcoin, Wenn beispielsweise die Synchronizitätsannahme verletzt wird, ist es möglich, mit unabhängigen Zweigen des zu operieren 120 Bitcoin Netzwerk für längere Zeiträume, was alle Transaktionen nach der Gabelung ungültig machen würde heilen. – Geringe Latenz. Die meisten blockchains sind heute nicht in der Lage, Geschäftsanwendungen wie Handel oder Tagesgeschäfte zu unterstützen Massenzahlungen. Es ist einfach nicht praktikabel, Minuten oder sogar Stunden auf die Bestätigung von Transaktionen zu warten. Daher ist eine der wichtigsten und dennoch häufig übersehenen Eigenschaften von Konsensprotokollen die 125 Zeit bis zur Endgültigkeit. Snow-Protokolle erreichen ihre Endgültigkeit typischerweise in ≤1 Sekunde, was deutlich kürzer ist als Sowohl Protokolle mit der längsten Kette als auch Shard-blockchains, die typischerweise beide die Endgültigkeit einer Angelegenheit umfassen von Minuten.Avalanche Plattform 30.06.2020 5 – Hoher Durchsatz. Snow-Protokolle, die eine lineare Kette oder einen DAG aufbauen können, erreichen Tausende von Transaktionen pro Sekunde (5000+ tps) und behalten gleichzeitig die vollständige Dezentralisierung bei. Neue blockchain-Lösungen, die Anspruch haben 130 hoch TPS tauschen typischerweise Dezentralisierung und Sicherheit aus und entscheiden sich für mehr Zentralisierung und Unsicherheit Konsensmechanismen. Einige Projekte melden Zahlen aus stark kontrollierten Umgebungen und melden daher falsch echte Leistungsergebnisse. Die gemeldeten Zahlen für $AVAX stammen direkt aus einem echten, vollständig implementierten Avalanche-Netzwerk, das auf 2000 Knoten auf AWS läuft und im Low-End-Bereich geografisch über den ganzen Globus verteilt ist Maschinen. Höhere Leistungsergebnisse (10.000+) können durch die Annahme einer höheren Bandbreite erzielt werden 135 Bereitstellung für jeden Knoten und dedizierte Hardware für die Signaturüberprüfung. Abschließend stellen wir fest, dass die Die oben genannten Metriken befinden sich auf der Basisebene. Layer-2-Skalierungslösungen verbessern diese Ergebnisse sofort erheblich. Vergleichende Konsensdiagramme Tabelle 1 beschreibt die Unterschiede zwischen den drei bekannten Familien von Konsensprotokollen über einen Satz von 8 kritischen Achsen. 140 Nakamoto Klassisch Schnee Robust (geeignet für offene Einstellungen) + - + Stark dezentralisiert (ermöglicht viele Validatoren) + - + Geringe Latenz und schnelle Endgültigkeit (schnelle Transaktionsbestätigung) - + + Hoher Durchsatz (ermöglicht viele Clients) - + + Leicht (Geringe Systemanforderungen) - + + Ruhend (nicht aktiv, wenn keine Entscheidungen getroffen werden) - + + Sicherheit parametrierbar (mehr als 51 % gegnerische Präsenz) - - + Hoch skalierbar - - + Tabelle 1. Vergleichsdiagramm zwischen den drei bekannten Familien von Konsensprotokollen. Avalanche, Schneemann und Frosty gehören alle zur Familie Snow.

Plattformübersicht

In diesem Abschnitt geben wir einen Überblick über die Architektur der Plattform und diskutieren verschiedene Implementierungen Details. Die Avalanche-Plattform trennt drei Bereiche sauber: Ketten (und darauf aufbauende Assets) und Ausführung Umgebungen und Bereitstellung. 3.1 Architektur 145 Subnetzwerke Ein Subnetzwerk oder Subnetz ist eine dynamische Gruppe von validators, die zusammenarbeiten, um einen Konsens zu erzielen über den Zustand einer Menge von blockchains. Jeder blockchain wird von einem Subnetz validiert, und ein Subnetz kann validieren beliebig viele blockchains. Ein validator kann Mitglied beliebig vieler Subnetze sein. Ein Subnetz entscheidet wer es betreten darf, und kann verlangen, dass die darin enthaltenen validators bestimmte Eigenschaften haben. Der Avalanche Die Plattform unterstützt den Aufbau und Betrieb beliebig vieler Subnetze. Um ein neues Subnetz zu erstellen 150 oder um einem Subnetz beizutreten, muss man eine Gebühr in $AVAX zahlen.

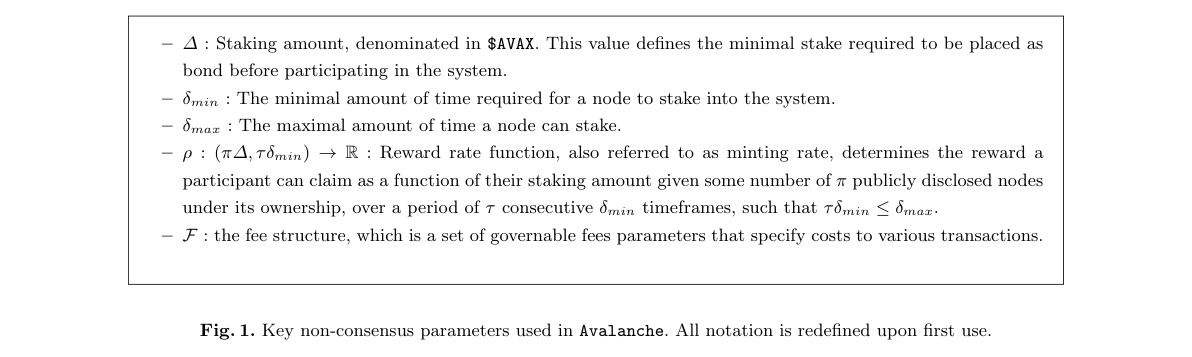

6 Kevin Sekniqi, Daniel Laine, Stephen Buttolph und Emin Gün Sirer Das Subnetzmodell bietet eine Reihe von Vorteilen: – Wenn einem validator die blockchains in einem bestimmten Subnetz egal sind, wird er diesem Subnetz einfach nicht beitreten. Dies reduziert den Netzwerkverkehr und die für validators erforderlichen Rechenressourcen. Das ist drin Im Gegensatz zu anderen blockchain-Projekten, bei denen jeder validator sogar jede Transaktion validieren muss 155 diejenigen, die ihnen egal sind. – Da Subnetze darüber entscheiden, wer sie betreten darf, kann man private Subnetze erstellen. Das heißt, jeder blockchain in Das Subnetz wird nur durch eine Reihe vertrauenswürdiger validators validiert. – Man kann ein Subnetz erstellen, in dem jeder validator bestimmte Eigenschaften hat. Beispielsweise könnte man eine erstellen Subnetz, in dem sich jeder validator in einer bestimmten Gerichtsbarkeit befindet oder in dem jeder validator an einen bestimmten Gerichtsstand gebunden ist 160 realer Vertrag. Dies kann aus Compliance-Gründen von Vorteil sein. Es gibt ein spezielles Subnetz namens Standardsubnetz. Es wird von allen validators validiert. (Das heißt, in der Reihenfolge Um ein Subnetz zu validieren, muss auch das Standard-Subnetz validiert werden.) Das Standard-Subnetz validiert eine Reihe von vordefinierte blockchains, einschließlich des blockchain, in dem $AVAX lebt und gehandelt wird. Virtuelle Maschinen Jede blockchain ist eine Instanz einer virtuellen Maschine (VM). Eine VM ist eine Blaupause für eine 165 blockchain, ähnlich wie eine Klasse ein Entwurf für ein Objekt in einer objektorientierten Programmiersprache ist. Die Schnittstelle, Status und Verhalten eines blockchain werden durch die VM definiert, die der blockchain ausführt. Folgendes Eigenschaften eines blockchain und andere werden von einer VM definiert: – Der Inhalt eines Blocks – Der Zustandsübergang, der auftritt, wenn ein Block akzeptiert wird 170 – Die von blockchain bereitgestellten APIs und ihre Endpunkte – Die Daten, die auf der Festplatte gespeichert werden Wir sagen, dass ein blockchain eine bestimmte VM „verwendet“ oder „ausführt“. Beim Erstellen eines blockchain gibt man die VM an es läuft, sowie der Genesis-Status von blockchain. Ein neuer blockchain kann unter Verwendung eines bereits vorhandenen erstellt werden VM oder ein Entwickler kann eine neue programmieren. Es kann beliebig viele blockchains geben, die dieselbe VM ausführen. 175 Jeder blockchain, auch diejenigen, die dieselbe VM ausführen, ist logisch unabhängig von anderen und behält seine bei eigener Staat. 3.2 Bootstrapping Der erste Schritt bei der Teilnahme an Avalanche ist das Bootstrapping. Der Prozess erfolgt in drei Phasen: Verbindung um Anker zu säen, Netzwerke und Zustände zu entdecken und ein validator zu werden. 180 Seed-Anker Jedes vernetzte System von Peers, das ohne autorisierte (d. h. fest codierte) Netzwerke arbeitet. Eine Reihe von Identitäten erfordert einen Mechanismus zur Peer-Erkennung. In Peer-to-Peer-Filesharing-Netzwerken gibt es eine Reihe von Es kommen Tracker zum Einsatz. Ein typischer Mechanismus in Kryptonetzwerken ist die Verwendung von DNS-Seed-Knoten (auf die wir verweisen).Avalanche Plattform 30.06.2020 7 als Seed-Anker), die aus einer Reihe wohldefinierter Seed-IP-Adressen bestehen, von denen andere Mitglieder von Das Netzwerk kann entdeckt werden. Die Rolle von DNS-Seed-Knoten besteht darin, nützliche Informationen über die Gruppe bereitzustellen 185 der aktiven Teilnehmer am System. Der gleiche Mechanismus wird in Bitcoin Core [1] verwendet, wobei der Die Datei src/chainparams.cpp des Quellcodes enthält eine Liste hartcodierter Seed-Knoten. Der Unterschied zwischen BTC und Avalanche besteht darin, dass BTC nur einen korrekten DNS-Seed-Knoten erfordert, während Avalanche einen einfachen erfordert Die meisten Anker sind korrekt. Ein neuer Benutzer könnte sich beispielsweise dafür entscheiden, die Netzwerkansicht zu booten über eine Reihe gut etablierter und seriöser Börsen, von denen jeder einzelne nicht vertrauenswürdig ist. 190 Wir weisen jedoch darauf hin, dass der Satz von Bootstrap-Knoten nicht fest codiert oder statisch sein muss und dies auch sein kann Vom Benutzer bereitgestellt, aus Gründen der Benutzerfreundlichkeit können Kunden jedoch eine Standardeinstellung bereitstellen, die wirtschaftlich ist wichtige Akteure, wie z. B. Börsen, mit denen Kunden ihre Weltanschauung teilen möchten. Es gibt kein Hindernis dafür zu einem Seed-Anker werden, daher kann eine Reihe von Seed-Ankern nicht vorschreiben, ob ein Knoten eintreten darf oder nicht Das Netzwerk, da Knoten das neueste Netzwerk von Avalanche-Peers erkennen können, indem sie sich an einen beliebigen Seed-Satz anhängen 195 Anker. Netzwerk- und Zustandserkennung Sobald ein Knoten mit den Seed-Ankern verbunden ist, fragt er nach dem neuesten Satz von Zustandsübergänge. Wir nennen diese Menge von Zustandsübergängen die akzeptierte Grenze. Für eine Kette die akzeptierte Grenze ist der letzte akzeptierte Block. Für eine DAG ist die akzeptierte Grenze die Menge der Scheitelpunkte, die akzeptiert werden, aber dennoch vorhanden sind keine akzeptierten Kinder. Nachdem der Staat die akzeptierten Grenzen von den Seed-Ankern erfasst hat, übergeht er diese 200 von der Mehrheit der Seed-Anker akzeptiert werden, gilt als akzeptiert. Anschließend wird der korrekte Zustand extrahiert durch Synchronisierung mit den abgetasteten Knoten. Solange es eine Mehrheit korrekter Knoten im Seed-Anker gibt gesetzt, dann müssen die akzeptierten Zustandsübergänge von mindestens einem korrekten Knoten als akzeptiert markiert worden sein. Dieser Zustandserkennungsprozess wird auch für die Netzwerkerkennung verwendet. Der Mitgliedersatz des Netzwerks ist in der Kette validator definiert. Daher ermöglicht die Synchronisierung mit der Kette validator dem Knoten die Erkennung 205 der aktuelle Satz von validators. Die validator-Kette wird im nächsten Abschnitt weiter besprochen. 3.3 Sybil-Kontrolle und Mitgliedschaft Konsensprotokolle stellen ihre Sicherheitsgarantien unter der Annahme bereit, dass bis zu einer Schwellenwertzahl Die Anzahl der Mitglieder im System könnte kontrovers sein. Ein Sybil-Angriff, bei dem ein Knoten das Netzwerk kostengünstig überflutet mit böswilligen Identitäten können diese Garantien trivialerweise außer Kraft setzen. Grundsätzlich kann ein solcher Angriff nur sein 210 abgeschreckt, indem man die Präsenz mit dem Beweis einer schwer zu fälschenden Ressource [3] tauscht. Frühere Systeme haben die Verwendung untersucht von Sybil-Abschreckungsmechanismen, die proof-of-work (PoW), proof-of-stake (PoS) und den Nachweis der verstrichenen Zeit umfassen (POET), Proof-of-Space-and-Time (PoST) und Proof-of-Authority (PoA). Im Kern erfüllen alle diese Mechanismen eine identische Funktion: Sie erfordern, dass jeder Teilnehmer dies tut ein gewisser „Skin in the Game“ in Form eines wirtschaftlichen Engagements, das wiederum einen wirtschaftlichen Nutzen mit sich bringt 215 Barriere gegen Fehlverhalten dieses Teilnehmers. Bei allen handelt es sich um eine Form des Einsatzes, sei es in der Form von Mining-Rigs und hash Strom (PoW), Speicherplatz (PoST), vertrauenswürdiger Hardware (POET) oder einer genehmigten Identität (PoA). Dieser Einsatz bildet die Grundlage für die wirtschaftlichen Kosten, die die Teilnehmer tragen müssen, um eine Stimme zu erhalten. Für Beispielsweise ist in Bitcoin die Fähigkeit, gültige Blöcke beizutragen, direkt proportional zur hash-Leistung des vorgeschlagener Teilnehmer. Leider kam es auch bei den Konsensprotokollen zu erheblicher Verwirrung8 Kevin Sekniqi, Daniel Laine, Stephen Buttolph und Emin Gün Sirer versus Sybil-Kontrollmechanismen. Wir stellen fest, dass die Wahl der Konsensprotokolle größtenteils orthogonal zur Wahl des Sybil-Kontrollmechanismus. Das soll nicht heißen, dass Sybil-Kontrollmechanismen vorhanden sind Drop-in-Replacements für einander, da eine bestimmte Wahl Auswirkungen auf den Basiswert haben kann Garantien des Konsensprotokolls. Allerdings kann die Familie Snow* mit vielen dieser bekannten Arten gekoppelt werden Mechanismen, ohne nennenswerte Modifikation. 225 Letztendlich aus Sicherheitsgründen und um sicherzustellen, dass die Anreize der Teilnehmer zum Wohle von ausgerichtet sind Im Netzwerk wählt $AVAX PoS zum zentralen Sybil-Kontrollmechanismus. Einige Formen des Einsatzes sind von Natur aus zentralisiert: Die Herstellung von Mining-Rigs (PoW) beispielsweise ist von Natur aus in den Händen einiger weniger zentralisiert Menschen mit dem entsprechenden Know-how und Zugang zu den Dutzenden Patenten, die für wettbewerbsfähige VLSI erforderlich sind Herstellung. Darüber hinaus verliert das PoW-Mining aufgrund der hohen jährlichen Miner-Subventionen an Wert. Ebenso, 230 Der Speicherplatz befindet sich größtenteils im Besitz großer Rechenzentrumsbetreiber. Darüber hinaus verfügen alle Sybil-Kontrollmechanismen die laufende Kosten verursachen, z.B. Stromkosten für hashing, Wertverlust aus dem Ökosystem, ganz zu schweigen davon zerstören die Umwelt. Dies wiederum verringert den Machbarkeitsrahmen für token, was nachteilig ist Preisschwankungen über einen kurzen Zeitraum können dazu führen, dass das System nicht mehr funktionsfähig ist. Proof-of-Work wählt grundsätzlich aus Bergleute, die über die Verbindungen verfügen, um billigen Strom zu beschaffen, was wenig mit der Fähigkeit der Bergleute zu tun hat 235 um Transaktionen oder deren Beiträge zum gesamten Ökosystem zu serialisieren. Unter diesen Optionen wählen wir proof-of-stake, weil es grün, zugänglich und offen für alle ist. Wir weisen jedoch darauf hin, dass dabei das $AVAX verwendet wird PoS, das Netzwerk Avalanche ermöglicht den Start von Subnetzen mit PoW und PoS. Das Abstecken ist ein natürlicher Mechanismus für die Teilnahme an einem offenen Netzwerk, da es eine direkte wirtschaftliche Nutzung ermöglicht Argument: Die Erfolgswahrscheinlichkeit eines Angriffs ist direkt proportional zu wohldefinierten monetären Kosten 240 Funktion. Mit anderen Worten: Die beteiligten Knoten sind wirtschaftlich motiviert, sich nicht auf ein solches Verhalten einzulassen könnten den Wert ihres Einsatzes beeinträchtigen. Darüber hinaus fallen für diesen Einsatz keine weiteren Unterhaltskosten (sonstige) an dann die Opportunitätskosten der Investition in einen anderen Vermögenswert) und verfügt über das Eigentum, das im Gegensatz zu Bergbauausrüstung wird vollständig verbraucht, wenn es bei einem katastrophalen Angriff verwendet wird. Für PoW-Operationen kann Bergbauausrüstung einfach sein wiederverwendet oder – wenn der Eigentümer dies wünscht – vollständig an den Markt zurückverkauft. 245 Ein Knoten, der dem Netzwerk beitreten möchte, kann dies frei tun, indem er zunächst einen immobilisierten Pfahl setzt während der Dauer der Teilnahme am Netzwerk. Der Nutzer bestimmt die Höhe der Einsatzdauer. Sobald ein Einsatz angenommen wurde, kann er nicht mehr rückgängig gemacht werden. Das Hauptziel besteht darin, sicherzustellen, dass die Knoten im Wesentlichen gemeinsam genutzt werden gleiche weitgehend stabile Sicht auf das Netzwerk. Wir gehen davon aus, dass die Mindestzeit staking in der Größenordnung von a liegt Woche. 250 Im Gegensatz zu anderen Systemen, die ebenfalls einen PoS-Mechanismus anbieten, nutzt $AVAX kein Slashing und Daher werden alle Einsätze nach Ablauf des Zeitraums staking zurückgegeben. Dies verhindert unerwünschte Szenarien wie z ein Software- oder Hardwarefehler des Clients, der zum Verlust von Münzen führt. Dies passt zu unserer Designphilosophie des Aufbaus vorhersehbarer Technologie: Die abgesteckten tokens sind nicht gefährdet, selbst wenn Software vorhanden ist oder Hardwarefehler. 255 In Avalanche gibt ein Knoten, der teilnehmen möchte, eine spezielle Stake-Transaktion an die validator-Kette aus. Zu den Stake-Transaktionen gehören der zu setzende Betrag, der staking-Schlüssel des Teilnehmers, der staking ist, die Dauer, und die Zeit, zu der die Validierung beginnt. Sobald die Transaktion akzeptiert wird, wird das Geld bis zum gesperrt Ende des Zeitraums staking. Der minimal zulässige Betrag wird vom System festgelegt und durchgesetzt. Der Einsatz Der von einem Teilnehmer platzierte Betrag hat Auswirkungen auf das Ausmaß des Einflusses, den der Teilnehmer auf das Unternehmen hatAvalanche Plattform 30.06.2020 9 Konsensprozess sowie die Belohnung, wie später besprochen. Die angegebene Dauer staking muss zwischen liegen δmin und δmax, die minimalen und maximalen Zeitrahmen, für die jeder Einsatz gesperrt werden kann. Wie bei der staking Betrag, der Zeitraum staking hat auch Auswirkungen auf die Belohnung im System. Verlust oder Diebstahl des Der Schlüssel staking kann nicht zu einem Vermögensverlust führen, da der Schlüssel staking nur im Konsensprozess und nicht für Vermögenswerte verwendet wird übertragen. 265 3.4 Intelligente Verträge in $AVAX Beim Start unterstützt Avalanche standardmäßige Solidity-basierte smart contracts über die virtuelle Maschine Ethereum (EVM). Wir gehen davon aus, dass die Plattform einen umfangreicheren und leistungsfähigeren Satz von smart contract unterstützen wird. Werkzeuge, darunter: – Intelligente Verträge mit Off-Chain-Ausführung und On-Chain-Verifizierung. 270 – Intelligente Verträge mit paralleler Ausführung. Alle smart contracts, die nicht mit demselben Status in arbeiten Jedes Subnetz in Avalanche kann parallel ausgeführt werden. – Eine verbesserte Solidity, genannt Solidity++. Diese neue Sprache wird Versionierung und sichere Mathematik unterstützen und Festkomma-Arithmetik, ein verbessertes Typsystem, Kompilierung in LLVM und Just-in-Time-Ausführung. Wenn ein Entwickler EVM-Unterstützung benötigt, aber smart contracts in einem privaten Subnetz bereitstellen möchte, muss er 275 kann direkt ein neues Subnetz aufbauen. Auf diese Weise ermöglicht Avalanche funktionsspezifisches Sharding die Subnetze. Wenn ein Entwickler außerdem Interaktionen mit dem aktuell bereitgestellten Ethereum smart Verträge können sie mit dem Athereum-Subnetz interagieren, das ein Löffel von Ethereum ist. Schließlich, wenn ein Entwickler eine andere Ausführungsumgebung als die virtuelle Maschine Ethereum erfordert, können sie sich für die Bereitstellung entscheiden ihre smart contract über ein Subnetz, das eine andere Ausführungsumgebung wie DAML implementiert 280 oder WASM. Subnetze können über das VM-Verhalten hinaus zusätzliche Funktionen unterstützen. Beispielsweise können Subnetze erzwingen Leistungsanforderungen für größere validator-Knoten, die smart contracts über längere Zeiträume halten, oder validators, die den Vertragsstatus privat halten. 4 Governance und der $AVAX-Token 4.1 Der $AVAX Native Token 285 Geldpolitik Das native token, $AVAX, ist begrenztes Angebot, wobei die Obergrenze auf 720.000.000 tokens festgelegt ist. mit 360.000.000 tokens, die beim Mainnet-Start verfügbar sind. Allerdings im Gegensatz zu anderen tokens mit begrenzter Versorgung, die Um die Prägerate kontinuierlich zu erhöhen, besteht die Geldpolitik von \(AVAX is designed to react to changing economic conditions. In particular, the objective of \)AVAX darin, die Anreize der Benutzer auszugleichen, token zu setzen. im Gegensatz zur Verwendung zur Interaktion mit der Vielfalt der auf der Plattform verfügbaren Dienste. Teilnehmer der Plattform 290 fungieren gemeinsam als dezentrale Reservebank. Die auf Avalanche verfügbaren Hebel sind staking Belohnungen, Gebühren, und Luftabwürfe, die alle durch steuerbare Parameter beeinflusst werden. Die Einsatzprämien werden durch die On-Chain-Governance festgelegt und von einer Funktion gesteuert, die darauf ausgelegt ist, das begrenzte Angebot niemals zu überschreiten. Das Abstecken kann induziert werden durch Erhöhung der Gebühren oder Erhöhung der staking Prämien. Andererseits können wir ein stärkeres Engagement herbeiführen mit den Avalanche-Plattformdiensten durch Senkung der Gebühren und Reduzierung der staking-Prämie.10 Kevin Sekniqi, Daniel Laine, Stephen Buttolph und Emin Gün Sirer Verwendungsmöglichkeiten Zahlungen Echte dezentrale Peer-to-Peer-Zahlungen sind für die Branche aufgrund von weitgehend ein unerfüllter Traum die derzeitige mangelnde Leistung der etablierten Betreiber. $AVAX ist genauso leistungsstark und einfach zu verwenden wie Zahlungen Visa ermöglicht weltweit jede Sekunde Tausende von Transaktionen auf völlig vertrauenswürdige und dezentralisierte Weise. Darüber hinaus bietet $AVAX für Händler weltweit ein direktes Wertversprechen gegenüber Visa, nämlich einen niedrigeren 300 Gebühren. Abstecken: Sichern des Systems Auf der Plattform Avalanche wird die Sybil-Kontrolle über staking erreicht. In Ordnung Zur Validierung muss ein Teilnehmer Münzen oder Einsätze sperren. Validatoren, manchmal auch Staker genannt, sind es wurden für ihre Validierungsdienste unter anderem basierend auf staking Betrag und staking Dauer entschädigt Eigenschaften. Die gewählte Kompensationsfunktion sollte die Varianz minimieren und sicherstellen, dass dies bei großen Spielern nicht der Fall ist 305 erhalten unverhältnismäßig mehr Entschädigung. Die Teilnehmer unterliegen auch keinen „Glücksfaktoren“ wie z PoW-Mining. Ein solches Belohnungssystem verhindert auch die Bildung von Mining- oder staking-Pools, was es wirklich ermöglicht dezentrale, vertrauenslose Teilnahme am Netzwerk. Atomic Swaps Neben der Bereitstellung der Kernsicherheit des Systems dient $AVAX token als universelle Einheit des Austausches. Von da an wird die Avalanche-Plattform in der Lage sein, vertrauenswürdige Atom-Swaps nativ zu unterstützen 310 Die Plattform ermöglicht den nativen, wirklich dezentralen Austausch von Vermögenswerten aller Art direkt auf Avalanche. 4.2 Regierungsführung Governance ist für die Entwicklung und Einführung jeder Plattform von entscheidender Bedeutung, denn – wie bei allen anderen Arten auch von Systemen – Avalanche wird ebenfalls einer natürlichen Weiterentwicklung und Aktualisierungen ausgesetzt sein. $AVAX bietet On-Chain-Governance für kritische Parameter des Netzwerks, wobei die Teilnehmer über Änderungen am Netzwerk abstimmen können und 315 Entscheidungen zur Netzwerkmodernisierung demokratisch regeln. Dazu gehören Faktoren wie der Mindestbetrag staking, Prägerate sowie andere wirtschaftliche Parameter. Dadurch kann die Plattform eine dynamische Parameteroptimierung mithilfe einer Crowd oracle effektiv durchführen. Allerdings im Gegensatz zu einigen anderen Governance-Plattformen Da draußen erlaubt Avalanche keine unbegrenzten Änderungen an beliebigen Aspekten des Systems. Stattdessen nur ein Eine vorab festgelegte Anzahl von Parametern kann über Governance geändert werden, wodurch das System vorhersehbarer wird 320 und Erhöhung der Sicherheit. Darüber hinaus unterliegen alle regelbaren Parameter innerhalb bestimmter Zeitgrenzen Grenzen. Einführung einer Hysterese und Sicherstellung, dass das System über kurze Zeiträume vorhersehbar bleibt. Für dezentrale Systeme ohne Verwalter ist ein praktikabler Prozess zur Ermittlung global akzeptabler Werte für Systemparameter von entscheidender Bedeutung. Avalanche kann seinen Konsensmechanismus nutzen, um ein System aufzubauen, das dies ermöglicht Jeder kann spezielle Transaktionen vorschlagen, bei denen es sich im Wesentlichen um systemweite Umfragen handelt. Jeder teilnehmende Knoten kann 325 solche Vorschläge machen. Der nominale Belohnungssatz ist ein wichtiger Parameter, der sich auf jede Währung auswirkt, egal ob digital oder fiat. Leider können Kryptowährungen, die diesen Parameter beheben, mit verschiedenen Problemen konfrontiert sein, einschließlich Deflation oder Inflation. Zu diesem Zweck unterliegt der nominale Belohnungssatz einer Steuerung innerhalb vorab festgelegter Grenzen. Das wird Erlauben Sie token-Inhabern, zu entscheiden, ob $AVAX letztendlich begrenzt, unbegrenzt oder sogar deflationär sein soll.Avalanche Plattform 30.06.2020 11 Transaktionsgebühren, die mit der Menge F bezeichnet werden, unterliegen ebenfalls der Governance. F ist praktisch ein Tupel, das die mit den verschiedenen Anweisungen und Transaktionen verbundenen Gebühren beschreibt. Schließlich staking Zeiten und Beträge sind ebenfalls regierbar. Die Liste dieser Parameter ist in Abbildung 1 definiert. – ∆: Einsatzbetrag, denominiert in $AVAX. Dieser Wert definiert den Mindesteinsatz, der platziert werden muss Bevor Sie am System teilnehmen, müssen Sie eine Bindung eingehen. – δmin: Die minimale Zeit, die ein Knoten benötigt, um sich in das System einzubinden. – δmax: Die maximale Zeit, die ein Knoten einsetzen kann. – ρ : (π∆, τδmin) →R : Belohnungsratenfunktion, auch Minting-Rate genannt, bestimmt die Belohnung a Der Teilnehmer kann einen Anspruch in Abhängigkeit von seinem staking-Betrag bei gegebener Anzahl von π öffentlich bekannt gegebenen Knoten erheben in seinem Besitz, über einen Zeitraum von τ aufeinanderfolgenden δmin Zeitrahmen, so dass τδmin ≤δmax. – F: die Gebührenstruktur, bei der es sich um eine Reihe regelbarer Gebührenparameter handelt, die die Kosten für verschiedene Transaktionen angeben. Abb. 1. Wichtige Nicht-Konsens-Parameter, die in Avalanche verwendet werden. Bei der ersten Verwendung wird die gesamte Notation neu definiert. Im Einklang mit dem Prinzip der Vorhersehbarkeit in einem Finanzsystem weist die Governance in $AVAX eine Hysterese auf. Dies bedeutet, dass Änderungen an Parametern stark von den letzten Änderungen abhängen. Es gibt zwei Grenzen 335 jedem regelbaren Parameter zugeordnet: Zeit und Bereich. Sobald ein Parameter mithilfe einer Governance geändert wird Bei einer Transaktion wird es sehr schwierig, sie sofort und in großem Umfang wieder zu ändern. Diese Schwierigkeiten und Wertbeschränkungen lockern sich, je mehr Zeit seit der letzten Änderung vergeht. Insgesamt hält dies das System davon ab sich innerhalb kurzer Zeit drastisch ändern, sodass Benutzer die Systemparameter im sicher vorhersagen können kurzfristig und bietet gleichzeitig eine starke Kontrolle und Flexibilität auf lange Sicht. 340

Regierungsführung

1.1 Avalanche Ziele und Prinzipien Avalanche ist eine leistungsstarke, skalierbare, anpassbare und sichere blockchain-Plattform. Es zielt auf drei ab breite Anwendungsfälle: 15 – Erstellen anwendungsspezifischer blockchains, die berechtigte (private) und erlaubnislose (öffentliche) umfassen Bereitstellungen. – Erstellen und Starten hochskalierbarer und dezentraler Anwendungen (Dapps). – Aufbau beliebig komplexer digitaler Assets mit benutzerdefinierten Regeln, Vereinbarungen und Fahrern (intelligente Assets). 1 Zukunftsgerichtete Aussagen beziehen sich im Allgemeinen auf zukünftige Ereignisse oder unsere zukünftige Leistung. Dies schließt ein, ist es aber nicht beschränkt auf die geplante Leistung von Avalanche; die erwartete Entwicklung seines Geschäfts und seiner Projekte; Ausführung seiner Vision und Wachstumsstrategie; und Abschluss von Projekten, die derzeit laufen, sich in der Entwicklung befinden oder ansonsten in Erwägung gezogen. Zukunftsgerichtete Aussagen spiegeln die Überzeugungen und Annahmen unseres Managements wider erst ab dem Datum dieser Präsentation. Diese Aussagen stellen keine Garantien für zukünftige Leistungen dar und sind unzulässig Man sollte sich nicht auf sie verlassen. Solche zukunftsgerichteten Aussagen betreffen zwangsläufig Bekanntes und Unbekanntes Risiken, die dazu führen können, dass die tatsächlichen Leistungen und Ergebnisse in zukünftigen Zeiträumen erheblich von den Prognosen abweichen hierin ausgedrückt oder impliziert. Avalanche übernimmt keine Verpflichtung, zukunftsgerichtete Aussagen zu aktualisieren. Obwohl Bei zukunftsgerichteten Aussagen handelt es sich um unsere bestmöglichen Vorhersagen zum Zeitpunkt ihrer Äußerung. Wir können nicht garantieren, dass dies der Fall ist werden sich als korrekt erweisen, da tatsächliche Ergebnisse und zukünftige Ereignisse erheblich abweichen können. Der Leser wird davor gewarnt sich unangemessen auf zukunftsgerichtete Aussagen zu verlassen.2 Kevin Sekniqi, Daniel Laine, Stephen Buttolph und Emin Gün Sirer Das übergeordnete Ziel von Avalanche ist die Bereitstellung einer einheitlichen Plattform für die Erstellung, Übertragung und den Handel von 20 digitale Vermögenswerte. Konstruktionsbedingt besitzt Avalanche die folgenden Eigenschaften: Skalierbar Avalanche ist auf enorme Skalierbarkeit, Robustheit und Effizienz ausgelegt. Die zentrale Konsensmaschine ist in der Lage, ein globales Netzwerk von potenziell Hunderten Millionen mit dem Internet verbundenen Geräten mit geringer und hoher Leistung zu unterstützen, die nahtlos, mit geringen Latenzen und sehr hohen Transaktionen pro Sekunde funktionieren. 25 Secure Avalanche ist auf Robustheit und hohe Sicherheit ausgelegt. Klassische Konsensprotokolle sind Entwickelt, um bis zu f-Angreifern standzuhalten und vollständig zu versagen, wenn sie einem Angreifer der Größe f + 1 gegenüberstehen oder größer, und der Nakamoto-Konsens bietet keine Sicherheit, wenn 51 % der Bergleute Byzantiner sind. Im Gegensatz dazu Avalanche bietet eine sehr starke Sicherheitsgarantie, wenn der Angreifer einen bestimmten Schwellenwert unterschreitet kann vom Systemdesigner parametrisiert werden und sorgt für eine sanfte Verschlechterung, wenn der Angreifer die Grenze überschreitet 30 dieser Schwelle. Es kann Sicherheitsgarantien (jedoch keine Lebendigkeitsgarantien) aufrechterhalten, selbst wenn der Angreifer 51 % überschreitet. Es ist das erste erlaubnislose System, das derart starke Sicherheitsgarantien bietet. Dezentralisiert Avalanche soll eine beispiellose Dezentralisierung ermöglichen. Dies impliziert eine Verpflichtung auf mehrere Client-Implementierungen und keine zentralisierte Kontrolle jeglicher Art. Das Ökosystem ist darauf ausgelegt, zu vermeiden Trennungen zwischen Benutzerklassen mit unterschiedlichen Interessen. Entscheidend ist, dass es keinen Unterschied zwischen Bergleuten gibt, 35 Entwickler und Benutzer. Regierbares und demokratisches $AVAX ist eine äußerst integrative Plattform, die es jedem ermöglicht, sich mit ihr zu verbinden Vernetzen Sie sich und beteiligen Sie sich an der Validierung und aus erster Hand an der Governance. Jeder token-Inhaber kann abstimmen Auswahl wichtiger Finanzparameter und Entscheidung darüber, wie sich das System entwickelt. Interoperabel und flexibel Avalanche ist als universelle und flexible Infrastruktur für eine Vielzahl konzipiert 40 von blockchains/assets, wobei die Basis $AVAX zur Sicherheit und als Rechnungseinheit für den Umtausch verwendet wird. Die Das System soll wertneutral viele darauf aufbauende blockchains unterstützen. Die Plattform ist von Grund auf so konzipiert, dass es einfach ist, vorhandene blockchains darauf zu portieren, Salden zu importieren Unterstützung mehrerer Skriptsprachen und virtueller Maschinen sowie sinnvolle Unterstützung mehrerer Bereitstellungen Szenarien. 45 Gliederung Der Rest dieses Dokuments ist in vier Hauptabschnitte unterteilt. Abschnitt 2 beschreibt die Einzelheiten dazu Motor, der die Plattform antreibt. In Abschnitt 3 wird das Architekturmodell hinter der Plattform erörtert, einschließlich Subnetzwerke, virtuelle Maschinen, Bootstrapping, Mitgliedschaft und staking. Abschnitt 4 erläutert die Governance Modell, das dynamische Änderungen wichtiger wirtschaftlicher Parameter ermöglicht. Schließlich werden in Abschnitt 5 verschiedene untersucht Randthemen von Interesse, einschließlich potenzieller Optimierungen, Post-Quanten-Kryptographie und realistischer 50 Gegner.

Avalanche Plattform 30.06.2020 3 Namenskonvention Der Name der Plattform lautet Avalanche und wird üblicherweise als „der Avalanche“ bezeichnet. Plattform“ und ist austauschbar/synonym mit „dem Netzwerk Avalanche“ oder – einfach – Avalanche. Codebasen werden unter Verwendung von drei numerischen Kennungen mit der Bezeichnung „v.[0-9].[0-9].[0-100]“ veröffentlicht, wobei die Die erste Nummer identifiziert Hauptversionen, die zweite Nummer identifiziert Nebenversionen und die dritte Nummer 55 identifiziert Patches. Die erste öffentliche Veröffentlichung mit dem Codenamen Avalanche Borealis ist Version 1.0.0. Der Einheimische token der Plattform heißt „$AVAX“. Die von der Avalanche-Plattform verwendete Familie von Konsensprotokollen ist wird als Snow*-Familie bezeichnet. Es gibt drei konkrete Instanziierungen mit den Namen Avalanche, Snowman und Frostig.

Diskussion

5.1 Optimierungen Beschneidung vieler blockchain-Plattformen, insbesondere derjenigen, die den Nakamoto-Konsens implementieren, wie Bitcoin, leiden unter ständigem Staatswachstum. Dies liegt daran, dass sie laut Protokoll den gesamten Verlauf von speichern müssen Transaktionen. Damit ein blockchain jedoch nachhaltig wachsen kann, muss er in der Lage sein, alte Geschichte zu beschneiden. 345 Dies ist besonders wichtig für blockchains, die eine hohe Leistung unterstützen, wie z. B. Avalanche. Bei der Snow*-Familie ist das Beschneiden einfach. Anders als in Bitcoin (und ähnlichen Protokollen), wo das Beschneiden nicht erfolgt Gemäß den algorithmischen Anforderungen ist es möglich, dass in $AVAX-Knoten Teile der DAG nicht verwaltet werden müssen sind tiefgründig und sehr engagiert. Diese Knoten müssen keine Vorgeschichte für neues Bootstrapping nachweisen Knoten und müssen daher lediglich den aktiven Zustand, d. h. die aktuellen Salden, sowie den nicht festgeschriebenen Zustand speichern 350 Transaktionen. Clienttypen Avalanche kann drei verschiedene Clienttypen unterstützen: Archival, Full und Light. Archiv Knoten speichern den gesamten Verlauf des $AVAX-Subnetzes, des staking-Subnetzes und des smart contract-Subnetzes12 Kevin Sekniqi, Daniel Laine, Stephen Buttolph und Emin Gün Sirer Weg zur Entstehung, was bedeutet, dass diese Knoten als Bootstrapping-Knoten für neue eingehende Knoten dienen. Zusätzlich Diese Knoten können den vollständigen Verlauf anderer Subnetze speichern, für die sie sich als validators entscheiden. Archiv 355 Knoten sind typischerweise Maschinen mit hoher Speicherkapazität, die beim Herunterladen von anderen Knoten bezahlt werden Alter Zustand. Vollständige Knoten hingegen nehmen an der Validierung teil, speichern jedoch nicht den gesamten Verlauf Speichern Sie einfach den aktiven Status (z. B. den aktuellen UTXO-Satz). Schließlich für diejenigen, die einfach sicher interagieren müssen Da das Netzwerk die geringste Menge an Ressourcen beansprucht, unterstützt Avalanche Light-Clients, die dies können Beweisen Sie, dass eine Transaktion festgeschrieben wurde, ohne dass der Verlauf heruntergeladen oder synchronisiert werden muss. Licht 360 Kunden beteiligen sich an der wiederholten Sampling-Phase des Protokolls, um ein sicheres Engagement und ein netzwerkweites Netzwerk zu gewährleisten Konsens. Daher bieten Light-Clients in Avalanche die gleichen Sicherheitsgarantien wie vollständige Knoten. Sharding Sharding ist der Prozess der Partitionierung verschiedener Systemressourcen, um die Leistung zu steigern und Belastung reduzieren. Es gibt verschiedene Arten von Sharding-Mechanismen. Beim Netzwerk-Sharding die Gruppe der Teilnehmer ist in separate Teilnetzwerke unterteilt, um die algorithmische Belastung zu reduzieren; Beim State Sharding sind sich die Teilnehmer einig 365 Speicherung und Pflege nur bestimmter Teilbereiche des gesamten globalen Zustands; schließlich beim Transaktions-Sharding, Die Teilnehmer verpflichten sich, die Verarbeitung eingehender Transaktionen getrennt durchzuführen. In Avalanche Borealis existiert die erste Form des Shardings durch die Subnetzwerk-Funktionalität. Für Beispielsweise könnte man ein Gold-Subnetz und ein weiteres Immobilien-Subnetz starten. Diese beiden Subnetze können vollständig vorhanden sein parallel. Die Subnetze interagieren nur, wenn ein Benutzer mit seinen Goldbeständen Immobilienverträge kaufen möchte. 370 Zu diesem Zeitpunkt ermöglicht Avalanche einen atomaren Austausch zwischen den beiden Subnetzen. 5.2 Bedenken Post-Quanten-Kryptographie Die Post-Quanten-Kryptographie hat in letzter Zeit große Aufmerksamkeit erlangt aufgrund der Fortschritte in der Entwicklung von Quantencomputern und Algorithmen. Die Sorge um Quanten Der Nachteil von Computern besteht darin, dass sie einige der derzeit eingesetzten kryptografischen Protokolle, insbesondere digitale, brechen können 375 Unterschriften. Das Netzwerkmodell Avalanche ermöglicht eine beliebige Anzahl von VMs und unterstützt somit eine Quantenresistenz virtuelle Maschine mit einem geeigneten digitalen Signaturmechanismus. Wir erwarten verschiedene Arten digitaler Signaturen einzusetzende Systeme, einschließlich quantenresistenter RLWE-basierter Signaturen. Der Konsensmechanismus setzt für seinen Kernbetrieb keinerlei schwere Krypto voraus. Aufgrund dieses Designs ist es einfach Erweitern Sie das System um eine neue virtuelle Maschine, die quantensichere kryptografische Grundelemente bereitstellt. 380 Realistische Gegner Das Avalanche Papier [6] bietet sehr starke Garantien in Gegenwart eines mächtiger und feindlicher Gegner, im vollständigen Punkt-zu-Punkt-Modell als rundenadaptiver Gegner bekannt. In Mit anderen Worten, der Gegner hat zu jeder Zeit vollen Zugriff auf den Zustand jedes einzelnen korrekten Knotens, weiß das Zufallsauswahl aller korrekten Knoten, außerdem kann der eigene Status jederzeit vor und nach dem aktualisiert werden Der richtige Knoten hat die Möglichkeit, seinen eigenen Status zu aktualisieren. Tatsächlich ist dieser Gegner allmächtig, außer 385 die Möglichkeit, den Status eines korrekten Knotens direkt zu aktualisieren oder die Kommunikation zwischen korrekten Knoten zu ändern Knoten. Dennoch ist ein solcher Gegner in Wirklichkeit rein theoretisch, da die praktische Umsetzung des Der stärkste mögliche Gegner ist auf statistische Näherungen des Netzwerkzustands beschränkt. Daher in In der Praxis gehen wir davon aus, dass Angriffe im schlimmsten Fall nur schwer durchzuführen sind.Avalanche Plattform 30.06.2020 13 Inklusion und Gleichheit Ein häufiges Problem bei erlaubnislosen Währungen ist das „Reichwerden“. 390 reicher“. Dies ist eine berechtigte Sorge, da ein unsachgemäß implementiertes PoS-System dies tatsächlich ermöglichen kann Die Schaffung von Wohlstand wird überproportional den bereits großen Anteilseignern des Systems zugeschrieben. A Ein einfaches Beispiel sind leiterbasierte Konsensprotokolle, bei denen ein Unterausschuss oder ein benannter Leiter eingesetzt wird sammelt während seines Betriebs alle Belohnungen ein und die Wahrscheinlichkeit, für das Sammeln von Belohnungen ausgewählt zu werden, ist hoch proportional zum Einsatz, was zu starken Belohnungseffekten führt. Darüber hinaus gilt in Systemen wie Bitcoin 395 Es gibt ein „Groß wird größer“-Phänomen, bei dem die großen Bergleute einen Vorteil gegenüber den kleineren genießen von weniger Waisenkindern und weniger Arbeitsausfällen. Im Gegensatz dazu verwendet Avalanche eine egalitäre Verteilung der Prägung: Jeder einzelne Teilnehmer am staking-Protokoll wird gerecht und proportional auf der Grundlage seines Einsatzes entlohnt. Indem Avalanche einer sehr großen Anzahl von Menschen die direkte Teilnahme an staking ermöglicht, kann dies berücksichtigt werden Millionen von Menschen sollen gleichermaßen an staking teilnehmen. Der Mindestbetrag, der für die Teilnahme erforderlich ist 400 Das Protokoll unterliegt der Governance, wird jedoch auf einen niedrigen Wert initialisiert, um eine breite Beteiligung zu fördern. Dies bedeutet auch, dass die Delegation nicht verpflichtet ist, sich mit einem geringen Kontingent zu beteiligen. 6 Fazit In diesem Artikel haben wir die Architektur der Avalanche-Plattform besprochen. Im Vergleich zu anderen Plattformen heute die entweder Konsensprotokolle im klassischen Stil ausführen und daher von Natur aus nicht skalierbar sind oder diese nutzen 405 Konsens im Nakamoto-Stil, der ineffizient ist und hohe Betriebskosten verursacht; der Avalanche ist leichtgewichtig, schnell, skalierbar, sicher und effizient. Der native token, der zur Sicherung des Netzwerks und zur Bezahlung dient verschiedenen Infrastrukturkosten ist einfach und abwärtskompatibel. $AVAX verfügt über Kapazitäten, die andere Vorschläge übertreffen um ein höheres Maß an Dezentralisierung zu erreichen, Angriffen zu widerstehen und auf Millionen von Knoten ohne Quorum zu skalieren oder Gremienwahl, und somit ohne Beteiligungsbeschränkungen. 410 Neben der Konsens-Engine erweitert Avalanche den Stack und führt einfache, aber wichtige Elemente ein Ideen für Transaktionsmanagement, Governance und eine Reihe anderer Komponenten, die auf anderen Plattformen nicht verfügbar sind. Jeder Teilnehmer des Protokolls hat jederzeit Einfluss darauf, wie sich das Protokoll weiterentwickelt. Möglich gemacht durch einen leistungsstarken Governance-Mechanismus. Avalanche unterstützt eine hohe Anpassbarkeit und ermöglicht Fast sofortiges Plug-and-Play mit vorhandenen blockchains. 415

Related Stories

Avalanche Whitepaper: Snow Protocols and Sub-Second Finality

How the Snow family of consensus protocols achieves probabilistic finality in under a second through repeated random sa…

Technical ExplainerBlockchain Consensus Mechanisms: BFT, Nakamoto, and Beyond

From Byzantine generals to modern DAG-based protocols — a comprehensive guide to how distributed networks agree on trut…

ComparisonL1 Consensus Compared: Nakamoto vs Tendermint vs Snow vs Ouroboros

How Bitcoin, Cosmos, Avalanche, and Cardano achieve agreement through radically different approaches — and the trade-of…

Häufige Fragen

- Was ist das Avalanche-Whitepaper?

- Das Avalanche-Whitepaper mit dem Titel „Avalanche: A New Family of Consensus Protocols" stellt einen neuartigen Konsensansatz vor, der auf wiederholtem zufälligem Subsampling basiert. Es wurde 2018 unter dem Pseudonym „Team Rocket" veröffentlicht.

- Wer hat das Avalanche-Whitepaper verfasst und wann?

- Das Avalanche-Konsensprotokoll wurde erstmals 2018 in einem Paper von „Team Rocket" (Pseudonym) beschrieben. Es wurde später von Emin Gün Sirer, einem Cornell-Professor, zusammen mit Kevin Sekniqi und Maofan „Ted" Yin bei Ava Labs weiterentwickelt.

- Was ist Avalanches zentrale technische Innovation?

- Avalanche führt eine neue Konsensfamilie ein, die auf Metastabilität basiert – Validatoren samplen wiederholt zufällige Teilmengen anderer Validatoren und übernehmen die Mehrheitspräferenz. Dies erreicht probabilistische Finalität in unter 2 Sekunden bei hohem Durchsatz.

- Wie funktioniert Avalanches Konsensmechanismus?

- Der Avalanche-Konsens verwendet wiederholtes zufälliges Subsampling: Jeder Validator befragt eine kleine, zufällige Teilmenge von Validatoren nach ihrer Präferenz. Durch aufeinanderfolgende Runden konvergiert das Netzwerk schnell zum Konsens und erreicht Sub-Sekunden-Finalität ohne einen Leader.

- Wie unterscheidet sich Avalanche von Ethereum?

- Avalanche bietet Sub-Sekunden-Finalität (gegenüber Ethereums ~13 Minuten), unterstützt benutzerdefinierte Subnets (unabhängige Blockchains) und verwendet ein führerloses Konsensprotokoll. Die Architektur trennt Exchange- (X-Chain), Contract- (C-Chain) und Plattformfunktionen (P-Chain).

- Was ist Avalanches Angebotsmodell?

- Avalanche hat ein begrenztes Angebot von 720 Millionen AVAX. Staking-Belohnungen werden aus einem Allokationspool verteilt, und alle Transaktionsgebühren werden verbrannt (nicht an Validatoren ausgezahlt), was bei hoher Netzwerkauslastung deflationären Druck erzeugt.

- Was sind Avalanches primäre Anwendungsfälle?

- Avalanche wird für DeFi (Trader Joe, Benqi), Gaming, NFTs und Unternehmensanwendungen genutzt. Die Subnet-Architektur ermöglicht es Institutionen und Projekten, benutzerdefinierte, regulatorisch konforme Blockchains zu starten und dabei Avalanches Sicherheit zu nutzen.

- Welches Problem löst Avalanche?

- Avalanche löst das Blockchain-Trilemma, indem es hohen Durchsatz und schnelle Finalität erreicht, ohne die Dezentralisierung zu opfern. Das Subnet-Modell adressiert zudem die Einheitslösung-Beschränkung monolithischer Blockchains.

- Wie funktioniert Avalanches Sicherheitsmodell?

- Avalanche-Validatoren staken AVAX mit einem Minimum von 2.000 AVAX. Die Sicherheit ist probabilistisch – die Wahrscheinlichkeit einer Sicherheitsverletzung sinkt exponentiell mit der Anzahl der Sampling-Runden. Das Protokoll toleriert bis zu einem byzantinischen Schwellenwert an Validatoren.

- Wie ist der aktuelle Stand des Avalanche-Ökosystems?

- Avalanche beherbergt ein vielfältiges Ökosystem aus DeFi-, Gaming- und Unternehmens-Subnets. Zu den bekannten Subnets zählen Dexalot (Orderbuch-DEX) und institutionelle Chains. Avalanche9000 (Etna-Upgrade) hat die Kosten für Subnet-Deployments erheblich gesenkt und die Akzeptanz beschleunigt.