Avalancha: una nueva familia de protocolos de consenso

Resumen

Avalanche Plataforma 2020/06/30 Kevin Sekniqi, Daniel Laine, Stephen Buttolph y Emin G¨un Sirer Resumen. Este documento proporciona una descripción general de la arquitectura de la primera versión de la plataforma Avalanche, nombre en código Avalanche Borealis. Para obtener detalles sobre la economía del nativo token, denominado $AVAX, 5 Guíe al lector al documento de dinámica token [2] adjunto. Divulgación: La información descrita en este documento es preliminar y está sujeta a cambios en cualquier momento. Además, este documento puede contener “declaraciones prospectivas”.1 Confirmación de Git: 7497e4a4ba0a1ea2dc2a111bc6deefbf3023708e 1 Introducción 10 Este documento proporciona una descripción general de la arquitectura de la plataforma Avalanche. El enfoque clave está en las tres claves. diferenciadores de la plataforma: el motor, el modelo arquitectónico y el mecanismo de gobernanza. 1.1 Avalanche Metas y Principios Avalanche es una plataforma blockchain de alto rendimiento, escalable, personalizable y segura. Se dirige a tres Casos de uso amplios: 15 – Creación de blockchains específicos de la aplicación, que abarcan permisos (privados) y permisos (públicos) implementaciones. – Construcción y lanzamiento de aplicaciones altamente escalables y descentralizadas (Dapps). – Construir activos digitales arbitrariamente complejos con reglas, convenios y cláusulas personalizadas (activos inteligentes). 1 Las declaraciones prospectivas generalmente se relacionan con eventos futuros o nuestro desempeño futuro. Esto incluye, pero no es limitado al desempeño proyectado de Avalanche; el desarrollo esperado de sus negocios y proyectos; ejecución de su visión y estrategia de crecimiento; y finalización de proyectos que se encuentran actualmente en marcha, en desarrollo o de lo contrario bajo consideración. Las declaraciones prospectivas representan las creencias y suposiciones de nuestra administración. sólo a partir de la fecha de esta presentación. Estas declaraciones no son garantías de desempeño futuro ni de No se debe confiar en ellos. Dichas declaraciones prospectivas necesariamente involucran hechos conocidos y desconocidos. riesgos, que pueden causar que el desempeño y los resultados reales en períodos futuros difieran materialmente de cualquier proyección expresado o implícito en este documento. Avalanche no asume ninguna obligación de actualizar las declaraciones prospectivas. Aunque Las declaraciones prospectivas son nuestra mejor predicción en el momento en que se hacen, no se puede garantizar que sean resultará ser exacto, ya que los resultados reales y los eventos futuros podrían diferir materialmente. Se advierte al lector que no confiar indebidamente en declaraciones prospectivas.

Introducción

10 Este documento proporciona una descripción general de la arquitectura de la plataforma Avalanche. El enfoque clave está en las tres claves. diferenciadores de la plataforma: el motor, el modelo arquitectónico y el

El motor

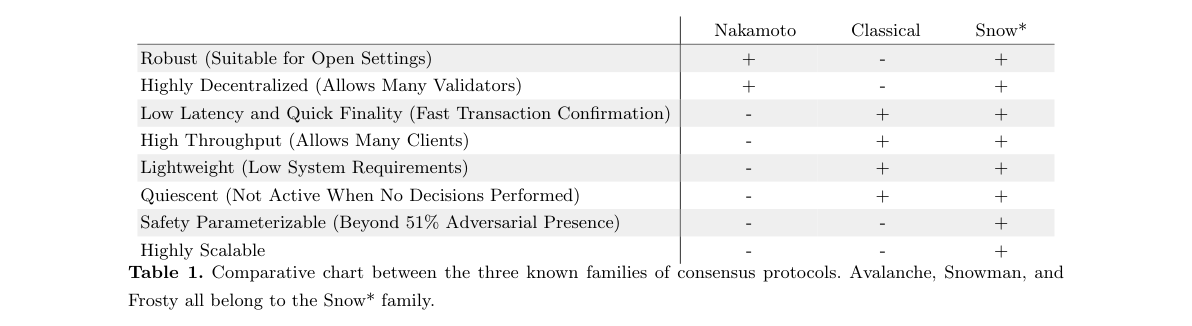

60 La discusión sobre la plataforma Avalanche comienza con el componente central que impulsa la plataforma: el motor de consenso. Antecedentes Los pagos distribuidos y, en términos más generales, el cálculo, requieren un acuerdo entre un conjunto de máquinas. Por lo tanto, los protocolos de consenso, que permiten a un grupo de nodos llegar a un acuerdo, se encuentran en el corazón de blockchains, así como casi todos los sistemas distribuidos industriales a gran escala implementados. el tema 65 ha recibido un amplio escrutinio durante casi cinco décadas, y ese esfuerzo, hasta la fecha, ha dado solo dos familias de protocolos: protocolos de consenso clásicos, que se basan en la comunicación entre todos, y el consenso de Nakamoto, que se basa en la minería proof-of-work junto con la regla de la cadena más larga. Mientras que los protocolos de consenso clásicos pueden tener baja latencia y alto rendimiento, no se escalan a un gran número de participantes ni son robusto en presencia de cambios de membresía, lo que los ha relegado en su mayoría a puestos autorizados, en su mayoría 70 Implementaciones estáticas. Los protocolos de consenso de Nakamoto [5, 7, 4], por otro lado, son sólidos, pero adolecen de altas latencias de confirmación, bajo rendimiento y requieren un gasto de energía constante para su seguridad. La familia de protocolos Snow, presentada por Avalanche, combina las mejores propiedades de los protocolos de consenso clásicos con lo mejor del consenso de Nakamoto. Basado en un mecanismo de muestreo de red liviano, logran baja latencia y alto rendimiento sin necesidad de acordar la membresía precisa del 75 sistema. Escalan bien desde miles hasta millones de participantes con participación directa en el protocolo de consenso. Además, los protocolos no hacen uso de la minería PoW y, por lo tanto, evitan su exorbitante Gasto de energía y posterior fuga de valor en el ecosistema, lo que produce un producto liviano, ecológico y silencioso. protocolos. Mecanismo y propiedades Los protocolos Snow funcionan mediante muestreo repetido de la red. Cada nodo 80 sondea a un conjunto pequeño de vecinos, de tamaño constante y elegidos al azar, y cambia su propuesta si se obtiene una supermayoría. admite un valor diferente. Las muestras se repiten hasta que se alcanza la convergencia, lo que ocurre rápidamente en operaciones normales. Aclaramos el mecanismo de funcionamiento mediante un ejemplo concreto. Primero, se crea una transacción mediante un usuario y enviado a un nodo de validación, que es un nodo que participa en el procedimiento de consenso. es entonces 85 propagado a otros nodos de la red a través de chismes. ¿Qué sucede si ese usuario también emite un conflicto?4 Kevin Sekniqi, Daniel Laine, Stephen Buttolph y Emin G¨un Sirer transacción, es decir, un doble gasto? Para elegir entre las transacciones en conflicto y evitar el doble gasto, cada nodo selecciona aleatoriamente un pequeño subconjunto de nodos y consulta cuál de las transacciones en conflicto los nodos consultados creen que es el válido. Si el nodo que realiza la consulta recibe una respuesta de supermayoría a favor de una transacción, entonces el nodo cambia su propia respuesta a esa transacción. Cada nodo de la red 90 Repite este procedimiento hasta que toda la red llega a un consenso sobre una de las transacciones en conflicto. Sorprendentemente, si bien el mecanismo central de operación es bastante simple, estos protocolos conducen a dinámicas de sistema deseables que los hagan adecuados para su implementación a gran escala. – Sin permiso, abierto al abandono y robusto. La última serie de proyectos blockchain emplean música clásica protocolos de consenso y, por lo tanto, requieren pleno conocimiento de los miembros. Conociendo el conjunto completo de par95 participantes es bastante simple en sistemas cerrados y autorizados, pero se vuelve cada vez más difícil en sistemas abiertos y Redes descentralizadas. Esta limitación impone altos riesgos de seguridad a los titulares existentes que emplean tales protocolos. Por el contrario, los protocolos Snow mantienen altas garantías de seguridad incluso cuando existen discrepancias bien cuantificadas entre las vistas de la red de dos nodos cualesquiera. Validadores de protocolos Snow disfrute de la capacidad de validar sin conocimiento continuo de membresía completa. Son, por tanto, robustos. 100 y muy adecuado para blockchains públicos. – Escalable y descentralizado Una característica central de la familia Snow es su capacidad de escalar sin incurrir en compensaciones fundamentales. Los protocolos Snow pueden escalar a decenas de miles o millones de nodos, sin delegación a subconjuntos de validators. Estos protocolos disfrutan de la mejor descentralización del sistema de su clase, lo que permite cada nodo para validar completamente. La participación continua de primera mano tiene profundas implicaciones para la seguridad. 105 del sistema. En casi todos los protocolos proof-of-stake que intentan escalar a un conjunto grande de participantes, El modo de operación típico es permitir el escalamiento delegando la validación a un subcomité. Naturalmente, esto implica que la seguridad del sistema es ahora precisamente tan alta como el costo de la corrupción del subcomité. Además, los subcomités están sujetos a la formación de cárteles. En los protocolos tipo Snow, dicha delegación no es necesaria, lo que permite que cada operador de nodo tenga un primer110 mano diga en el sistema, en todo momento. Otro diseño, normalmente denominado fragmentación de estado, intenta para proporcionar escalabilidad al paralelizar la serialización de transacciones a redes independientes de validators. Desafortunadamente, la seguridad del sistema en un diseño de este tipo sólo llega a ser tan alta como la más fácil de corromper. fragmento independiente. Por lo tanto, ni la elección de subcomités ni la fragmentación son estrategias de escalamiento adecuadas. para plataformas criptográficas. 115 – Adaptativo. A diferencia de otros sistemas basados en votación, los protocolos Snow logran un mayor rendimiento cuando el El adversario es pequeño y, sin embargo, muy resistente ante grandes ataques. – Asincrónicamente Seguro. Los protocolos Snow, a diferencia de los protocolos de cadena más larga, no requieren sincronicidad para operar de forma segura y, por lo tanto, evitar el doble gasto incluso ante particiones de red. En Bitcoin, por ejemplo, si se viola el supuesto de sincronicidad, es posible operar con bifurcaciones independientes del 120 Bitcoin red durante períodos prolongados de tiempo, lo que invalidaría cualquier transacción una vez que se bifurquen sanar. – Baja Latencia. La mayoría de los blockchain actuales no pueden admitir aplicaciones comerciales, como operaciones comerciales o diarias. pagos minoristas. Es simplemente inviable esperar minutos, o incluso horas, para la confirmación de las transacciones. Por lo tanto, una de las propiedades más importantes, y sin embargo, muy pasada por alto, de los protocolos de consenso es la 125 tiempo hasta la finalidad. Los protocolos de nieve alcanzan su finalidad normalmente en ≤1 segundo, lo cual es significativamente más bajo que tanto protocolos de cadena más larga como blockchains fragmentados, los cuales generalmente abarcan la finalidad de un asunto de minutos.Avalanche Plataforma 30/06/2020 5 – Alto rendimiento. Los protocolos Snow, que pueden construir una cadena lineal o un DAG, alcanzan miles de transacciones por segundo (más de 5000 tps), manteniendo al mismo tiempo una descentralización total. Nuevas soluciones blockchain que afirman 130 alto TPS normalmente sacrifican la descentralización y la seguridad y optan por sistemas más centralizados e inseguros. mecanismos de consenso. Algunos proyectos informan cifras provenientes de entornos altamente controlados, por lo que informan erróneamente verdaderos resultados de rendimiento. Las cifras reportadas para $AVAX se toman directamente de una red Avalanche real y completamente implementada que se ejecuta en 2000 nodos en AWS, distribuida geográficamente en todo el mundo en sistemas de gama baja. máquinas. Se pueden lograr resultados de rendimiento más altos (más de 10 000) asumiendo un mayor ancho de banda 135 aprovisionamiento para cada nodo y hardware dedicado para la verificación de firmas. Finalmente, observamos que el Las métricas antes mencionadas se encuentran en la capa base. Las soluciones de escalado de Capa 2 aumentan inmediatamente estos resultados considerablemente. Cuadros comparativos de consenso La Tabla 1 describe las diferencias entre las tres familias conocidas de protocolos de consenso a través de un conjunto de 8 ejes críticos. 140 Nakamoto clásico Nieve Robusto (Adecuado para entornos abiertos) + - + Altamente descentralizado (permite muchos validadores) + - + Baja latencia y finalización rápida (confirmación de transacción rápida) - + + Alto rendimiento (permite muchos clientes) - + + Ligero (bajos requisitos del sistema) - + + Inactivo (no activo cuando no se toman decisiones) - + + Seguridad parametrizable (más allá del 51% de presencia adversaria) - - + Altamente escalable - - + Tabla 1. Cuadro comparativo entre las tres familias conocidas de protocolos de consenso. Avalanche, muñeco de nieve y Frosty todos pertenecen a la familia Snow.

Descripción general de la plataforma

En esta sección, proporcionamos una descripción general de la arquitectura de la plataforma y analizamos varias implementaciones. detalles. La plataforma Avalanche separa claramente tres preocupaciones: cadenas (y activos construidos sobre ella), ejecución entornos y despliegue. 3.1 Arquitectura 145 Subredes Una subred, o subred, es un conjunto dinámico de validators que trabajan juntos para lograr un consenso. sobre el estado de un conjunto de blockchains. Cada blockchain es validado por una subred y una subred puede validar arbitrariamente muchos blockchains. Un validator puede ser miembro de muchas subredes arbitrarias. Una subred decide quién puede ingresarlo y puede requerir que sus validators constituyentes tengan ciertas propiedades. El Avalanche La plataforma admite la creación y operación de muchas subredes arbitrarias. Para crear una nueva subred 150 o para unirse a una subred se debe pagar una tarifa denominada en $AVAX.

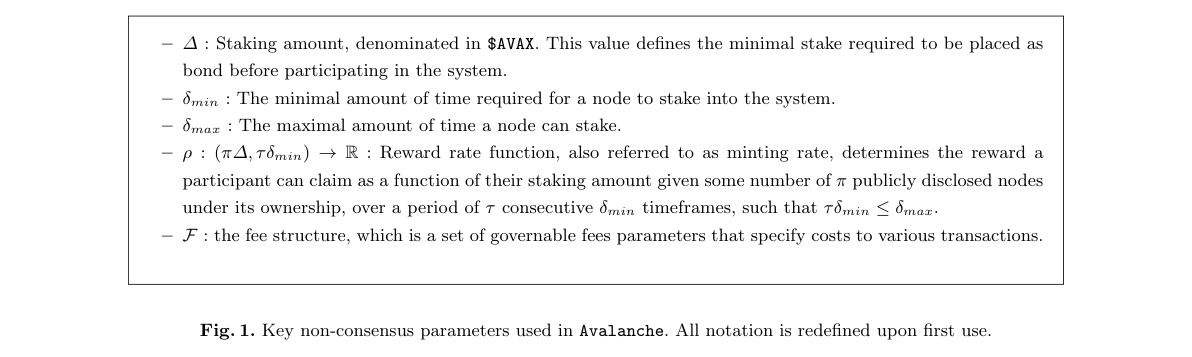

6 Kevin Sekniqi, Daniel Laine, Stephen Buttolph y Emin G¨un Sirer El modelo de subred ofrece una serie de ventajas: – Si a un validator no le importan los blockchains en una subred determinada, simplemente no se unirá a esa subred. Esto reduce el tráfico de la red, así como los recursos computacionales necesarios de validators. esto esta en a diferencia de otros proyectos blockchain, en los que cada validator debe validar cada transacción, incluso 155 aquellos que no les importan. – Dado que las subredes deciden quién puede ingresar a ellas, se pueden crear subredes privadas. Es decir, cada blockchain en la subred es validada únicamente por un conjunto de validators confiables. – Se puede crear una subred donde cada validator tenga ciertas propiedades. Por ejemplo, se podría crear un subred donde cada validator está ubicado en una determinada jurisdicción, o donde cada validator está vinculado por alguna 160 contrato del mundo real. Esto puede ser benéfico por razones de cumplimiento. Hay una subred especial llamada Subred predeterminada. Está validado por todos los validators. (Es decir, en orden para validar cualquier subred, también se debe validar la subred predeterminada). La subred predeterminada valida un conjunto de blockchains predefinidos, incluido el blockchain donde $AVAX vive y se comercializa. Máquinas virtuales Cada blockchain es una instancia de una máquina virtual (VM). Una VM es un modelo para una 165 blockchain, al igual que una clase es un modelo para un objeto en un lenguaje de programación orientado a objetos. el La interfaz, el estado y el comportamiento de un blockchain están definidos por la máquina virtual que ejecuta blockchain. lo siguiente Las propiedades de un blockchain, y otras, están definidas por una VM: – El contenido de un bloque. – La transición de estado que ocurre cuando se acepta un bloque. 170 – Las API expuestas por blockchain y sus puntos finales – Los datos que se conservan en el disco. Decimos que un blockchain "usa" o "ejecuta" una máquina virtual determinada. Al crear un blockchain, se especifica la VM se ejecuta, así como el estado de génesis del blockchain. Se puede crear un nuevo blockchain utilizando un preexistente VM o un desarrollador pueden codificar uno nuevo. Puede haber muchos blockchain arbitrariamente que ejecuten la misma máquina virtual. 175 Cada blockchain, incluso aquellos que ejecutan la misma VM, es lógicamente independiente de los demás y mantiene su propio estado. 3.2 Arranque El primer paso para participar en Avalanche es el arranque. El proceso se produce en tres etapas: conexión para sembrar anclas, descubrimiento de redes y estados, y convertirse en un validator. 180 Seed Anchors Cualquier sistema en red de pares que opera sin permiso (es decir, codificado) Un conjunto de identidades requiere algún mecanismo para el descubrimiento entre pares. En las redes de intercambio de archivos peer-to-peer, un conjunto de Se utilizan rastreadores. En las redes criptográficas, un mecanismo típico es el uso de nodos semilla DNS (a los que nos referimosAvalanche Plataforma 30/06/2020 7 como anclajes de semillas), que comprenden un conjunto de direcciones IP de semillas bien definidas desde las cuales otros miembros de La red puede ser descubierta. La función de los nodos semilla DNS es proporcionar información útil sobre el conjunto 185 de participantes activos en el sistema. El mismo mecanismo se emplea en Bitcoin Core [1], en el que el El archivo src/chainparams.cpp del código fuente contiene una lista de nodos semilla codificados. La diferencia entre BTC y Avalanche es que BTC requiere solo un nodo semilla DNS correcto, mientras que Avalanche requiere un simple la mayoría de los anclajes son correctos. Como ejemplo, un nuevo usuario puede optar por iniciar la vista de red a través de un conjunto de intercambios bien establecidos y de buena reputación, ninguno de los cuales individualmente no es de confianza. 190 Sin embargo, observamos que el conjunto de nodos de arranque no necesita estar codificado ni ser estático, y puede ser proporcionado por el usuario, aunque para facilitar el uso, los clientes pueden proporcionar una configuración predeterminada que incluya económicamente actores importantes, como los intercambios, con los que los clientes desean compartir una visión del mundo. No hay barrera para convertirse en un ancla de semilla, por lo tanto, un conjunto de anclas de semilla no puede dictar si un nodo puede o no entrar la red, ya que los nodos pueden descubrir la red más reciente de Avalanche pares adjuntándose a cualquier conjunto de semillas 195 anclas. Descubrimiento de red y estado Una vez conectado a los anclajes semilla, un nodo consulta el último conjunto de transiciones de estado. A este conjunto de transiciones estatales lo llamamos frontera aceptada. Para una cadena, la frontera aceptada es el último bloque aceptado. Para un DAG, la frontera aceptada es el conjunto de vértices que se aceptan, pero que tienen No se aceptan niños. Después de recopilar las fronteras aceptadas de las anclas semilla, las transiciones de estado que 200 son aceptados por la mayoría de los anclajes de semillas se define como aceptado. Luego se extrae el estado correcto. sincronizándose con los nodos muestreados. Siempre que haya una mayoría de nodos correctos en el ancla semilla establecido, entonces las transiciones de estado aceptadas deben haber sido marcadas como aceptadas por al menos un nodo correcto. Este proceso de descubrimiento de estado también se utiliza para el descubrimiento de redes. El conjunto de miembros de la red es definido en la cadena validator. Por lo tanto, la sincronización con la cadena validator permite que el nodo descubra 205 el conjunto actual de validators. La cadena validator se analizará con más detalle en la siguiente sección. 3.3 Control y membresía de Sybil Los protocolos de consenso ofrecen sus garantías de seguridad bajo el supuesto de que hasta un número umbral de miembros en el sistema podría ser conflictivo. Un ataque Sybil, en el que un nodo inunda la red de forma económica con identidades maliciosas, pueden invalidar trivialmente estas garantías. Fundamentalmente, tal ataque sólo puede ser 210 disuadido por el intercambio de presencia con prueba de un recurso difícil de falsificar [3]. Los sistemas anteriores han explorado el uso de mecanismos de disuasión Sybil que abarcan proof-of-work (PoW), proof-of-stake (PoS), prueba de tiempo transcurrido (POET), prueba de espacio y tiempo (PoST) y prueba de autoridad (PoA). En esencia, todos estos mecanismos cumplen una función idéntica: requieren que cada participante tenga algo de “piel en el juego” en forma de algún compromiso económico, que a su vez proporciona una 215 barrera contra el mal comportamiento de ese participante. Todos ellos implican una forma de apuesta, ya sea en la forma de plataformas de minería y hash energía (PoW), espacio en disco (PoST), hardware confiable (POET) o una identidad aprobada (PoA). Esta apuesta constituye la base de un coste económico que los participantes deben soportar para adquirir voz. Para Por ejemplo, en Bitcoin, la capacidad de contribuir con bloques válidos es directamente proporcional a la potencia hash del participante proponente. Desafortunadamente, también ha habido una confusión sustancial entre los protocolos de consenso8 Kevin Sekniqi, Daniel Laine, Stephen Buttolph y Emin G¨un Sirer versus mecanismos de control de Sybil. Observamos que la elección de los protocolos de consenso depende, en su mayor parte, ortogonal a la elección del mecanismo de control Sybil. Esto no quiere decir que los mecanismos de control de Sybil sean reemplazos directos entre sí, ya que una elección particular podría tener implicaciones sobre el subyacente garantías del protocolo de consenso. Sin embargo, la familia Snow* puede combinarse con muchos de estos conocidos mecanismos, sin modificaciones significativas. 225 En última instancia, por seguridad y para garantizar que los incentivos de los participantes estén alineados en beneficio de la red, $AVAX elige PoS para el mecanismo de control central de Sybil. Algunas formas de participación son inherentemente Centralizado: la fabricación de plataformas mineras (PoW), por ejemplo, está inherentemente centralizada en manos de unos pocos. personas con el conocimiento adecuado y acceso a las docenas de patentes necesarias para un VLSI competitivo fabricación. Además, la minería PoW pierde valor debido a los grandes subsidios anuales a los mineros. De manera similar, 230 El espacio en disco pertenece en mayor medida a los grandes operadores de centros de datos. Además, todos los mecanismos de control de Sybil que acumulan costos continuos, p.e. costos de electricidad para hashing, valor de fuga fuera del ecosistema, sin mencionar destruir el medio ambiente. Esto, a su vez, reduce el alcance de viabilidad para el token, en el que una situación adversa El movimiento de precios durante un período de tiempo pequeño puede hacer que el sistema sea inoperable. La prueba de trabajo selecciona inherentemente mineros que tienen las conexiones para adquirir electricidad barata, lo que tiene poco que ver con la capacidad de los mineros 235 para serializar transacciones o sus contribuciones al ecosistema general. Entre estas opciones elegimos proof-of-stake, porque es verde, accesible y abierto a todos. Sin embargo, observamos que si bien $AVAX usa PoS, la red Avalanche permite lanzar subredes con PoW y PoS. El stake es un mecanismo natural para participar en una red abierta porque permite una relación económica directa. argumento: la probabilidad de éxito de un ataque es directamente proporcional a un costo monetario bien definido 240 función. En otras palabras, los nodos que participan están motivados económicamente para no participar en comportamientos que podría perjudicar el valor de su participación. Además, esta participación no genera ningún coste adicional de mantenimiento (otros luego el costo de oportunidad de invertir en otro activo), y tiene la propiedad que, a diferencia del equipo de minería, se consume por completo si se usa en un ataque catastrófico. Para operaciones PoW, los equipos de minería pueden ser simplemente reutilizarse o, si el propietario así lo decide, venderse íntegramente al mercado. 245 Un nodo que desee ingresar a la red puede hacerlo libremente colocando primero una estaca que esté inmovilizada. durante el tiempo de participación en la red. El usuario determina la cantidad y la duración de la apuesta. Una vez aceptada, una apuesta no se puede revertir. El objetivo principal es garantizar que los nodos compartan sustancialmente la misma vista mayoritariamente estable de la red. Anticipamos establecer el tiempo mínimo staking en el orden de un semana. 250 A diferencia de otros sistemas que también proponen un mecanismo PoS, $AVAX no utiliza slashing, y por lo tanto, toda la apuesta se devuelve cuando expira el período staking. Esto evita escenarios no deseados como un fallo de software o hardware del cliente que provoca una pérdida de monedas. Esto encaja con nuestra filosofía de diseño. de construir tecnología predecible: los tokens apostados no están en riesgo, incluso en presencia de software o fallas de hardware. 255 En Avalanche, un nodo que quiere participar emite una transacción de participación especial a la cadena validator. Las transacciones de apuesta indican una cantidad a apostar, la clave staking del participante que es staking, la duración, y la hora en que comenzará la validación. Una vez aceptada la transacción, los fondos se bloquearán hasta que final del período staking. La cantidad mínima permitida la decide y aplica el sistema. la estaca La cantidad colocada por un participante tiene implicaciones tanto para la cantidad de influencia que el participante tiene en elAvalanche Plataforma 30/06/2020 9 proceso de consenso, así como la recompensa, como se analiza más adelante. La duración especificada staking debe estar entre δmin y δmax, los plazos mínimo y máximo durante los cuales se puede bloquear cualquier apuesta. Al igual que con el staking monto, el período staking también tiene implicaciones para la recompensa en el sistema. Pérdida o robo del La clave staking no puede provocar la pérdida de activos, ya que la clave staking se utiliza sólo en el proceso de consenso, no para activos transferencia. 265 3.4 Contratos inteligentes en $AVAX En el lanzamiento, Avalanche admite smart contract estándar basados en Solidity a través de la máquina virtual Ethereum (EVM). Prevemos que la plataforma admitirá un conjunto más rico y potente de smart contract herramientas, incluyendo: – Contratos inteligentes con ejecución fuera de la cadena y verificación dentro de la cadena. 270 – Contratos inteligentes con ejecución paralela. Cualquier smart contracts que no opere en el mismo estado en cualquier subred en Avalanche podrá ejecutarse en paralelo. – Un Solidity mejorado, llamado Solidity++. Este nuevo lenguaje soportará versiones y matemáticas seguras y aritmética de punto fijo, un sistema de tipos mejorado, compilación en LLVM y ejecución justo a tiempo. Si un desarrollador requiere soporte para EVM pero desea implementar smart contracts en una subred privada, debe 275 puede activar una nueva subred directamente. Así es como Avalanche permite la fragmentación de funciones específicas a través de las subredes. Además, si un desarrollador requiere interacciones con el sistema inteligente Ethereum actualmente implementado contratos, pueden interactuar con la subred de Athereum, que es una cuchara de Ethereum. Finalmente, si un desarrollador requiere un entorno de ejecución diferente de la máquina virtual Ethereum, pueden optar por implementar su smart contract a través de una subred que implementa un entorno de ejecución diferente, como DAML 280 o WASM. Las subredes pueden admitir funciones adicionales más allá del comportamiento de las VM. Por ejemplo, las subredes pueden imponer requisitos de rendimiento para nodos validator más grandes que contienen smart contracts durante períodos de tiempo más largos, o validators que mantienen el estado del contrato de forma privada. 4 Gobernanza y el token $AVAX 4.1 El token nativo $AVAX 285 Política monetaria El token nativo, $AVAX, tiene oferta limitada, donde el límite se establece en 720, 000, 000 tokens, con 360, 000, 000 tokens disponibles en el lanzamiento de la red principal. Sin embargo, a diferencia de otros tokens de suministro limitado que hornear la tasa de acuñación perpetuamente, \(AVAX is designed to react to changing economic conditions. In particular, the objective of \)La política monetaria de AVAX es equilibrar los incentivos de los usuarios para apostar el token versus usarlo para interactuar con la variedad de servicios disponibles en la plataforma. Participantes en la plataforma 290 actuar colectivamente como un banco de reserva descentralizado. Las palancas disponibles en Avalanche son staking recompensas, tarifas, y lanzamientos desde el aire, todos los cuales están influenciados por parámetros gobernables. Las recompensas de las apuestas se establecen mediante la gobernanza en cadena y se rigen por una función diseñada para nunca superar el suministro limitado. Se puede inducir la apuesta aumentando las tarifas o aumentando las staking recompensas. Por otro lado, podemos inducir un mayor compromiso. con los servicios de la plataforma Avalanche reduciendo las tarifas y disminuyendo la recompensa staking.10 Kevin Sekniqi, Daniel Laine, Stephen Buttolph y Emin G¨un Sirer Usos Pagos Los verdaderos pagos descentralizados entre pares son en gran medida un sueño no realizado para la industria debido a la actual falta de desempeño de los titulares. $AVAX es tan potente y fácil de usar como los pagos mediante Visa, que permite miles de transacciones a nivel mundial cada segundo, de forma totalmente descentralizada y sin confianza. Además, para los comerciantes de todo el mundo, $AVAX ofrece una propuesta de valor directa sobre Visa, es decir, un menor 300 honorarios. Replanteo: Protección del sistema En la plataforma Avalanche, el control de Sybil se logra a través de staking. en orden Para validar, un participante debe bloquear monedas o apostar. Los validadores, a veces denominados participantes, son compensados por sus servicios de validación en base a staking monto y staking duración, entre otros propiedades. La función de compensación elegida debe minimizar la variación, asegurando que los grandes apostadores no 305 reciben desproporcionadamente más compensación. Los participantes tampoco están sujetos a ningún factor de "suerte", como en Minería de prisioneros de guerra. Tal esquema de recompensa también desalienta la formación de minería o pools staking que permitan una verdadera participación descentralizada y sin confianza en la red. Intercambios atómicos Además de proporcionar la seguridad central del sistema, el $AVAX token sirve como unidad universal. de intercambio. A partir de ahí, la plataforma Avalanche podrá admitir intercambios atómicos sin confianza de forma nativa en 310 la plataforma que permite intercambios nativos y verdaderamente descentralizados de cualquier tipo de activo directamente en Avalanche. 4.2 Gobernanza La gobernanza es fundamental para el desarrollo y la adopción de cualquier plataforma porque, como ocurre con todos los demás tipos de sistemas – Avalanche también enfrentará evolución natural y actualizaciones. $AVAX proporciona gobernanza en cadena para parámetros críticos de la red donde los participantes pueden votar sobre cambios en la red y 315 resolver democráticamente las decisiones de actualización de la red. Esto incluye factores como el monto mínimo staking, tasa de acuñación, así como otros parámetros económicos. Esto permite que la plataforma realice de manera efectiva la optimización de parámetros dinámicos a través de una multitud oracle. Sin embargo, a diferencia de otras plataformas de gobernanza Por ahí, Avalanche no permite cambios ilimitados en aspectos arbitrarios del sistema. En cambio, sólo un Un número predeterminado de parámetros se puede modificar a través de la gobernanza, lo que hace que el sistema sea más predecible. 320 y aumentar la seguridad. Además, todos los parámetros gobernables están sujetos a límites dentro de límites de tiempo específicos, introduciendo histéresis y asegurando que el sistema siga siendo predecible en rangos de tiempo cortos. Un proceso viable para encontrar valores globalmente aceptables para los parámetros del sistema es fundamental para los sistemas descentralizados sin custodios. Avalanche puede utilizar su mecanismo de consenso para construir un sistema que permita cualquiera pueda proponer transacciones especiales que sean, en esencia, encuestas a nivel de todo el sistema. Cualquier nodo participante podrá 325 emitir tales propuestas. La tasa de recompensa nominal es un parámetro importante que afecta a cualquier moneda, ya sea digital o fiduciaria. Desafortunadamente, las criptomonedas que fijan este parámetro pueden enfrentar varios problemas, incluida la deflación o la inflación. Para ello, la tasa de recompensa nominal está sujeta a gobernanza, dentro de límites preestablecidos. esto será permita a los titulares de token elegir si $AVAX finalmente tiene un tope, un tope o incluso una deflación.Avalanche Plataforma 30/06/2020 11 Las tarifas de transacción, indicadas por el conjunto F, también están sujetas a gobernanza. F es efectivamente una tupla que describe las tarifas asociadas con las diversas instrucciones y transacciones. Finalmente, staking tiempos y montos también son gobernables. La lista de estos parámetros se define en la Figura 1. – ∆: Monto de la apuesta, denominado en $AVAX. Este valor define la apuesta mínima requerida para ser colocada como bono antes de participar en el sistema. – δmin: la cantidad mínima de tiempo necesaria para que un nodo se incorpore al sistema. – δmax: la cantidad máxima de tiempo que un nodo puede apostar. – ρ : (π∆, τδmin) →R : Función de tasa de recompensa, también conocida como tasa de acuñación, determina la recompensa a el participante puede reclamar en función de su cantidad staking dado un número determinado de π nodos divulgados públicamente bajo su propiedad, durante un período de τ períodos de tiempo consecutivos δmin, de modo que τδmin ≤δmax. – F: la estructura de tarifas, que es un conjunto de parámetros de tarifas regulables que especifican los costos de diversas transacciones. Fig. 1. Parámetros clave no consensuados utilizados en Avalanche. Toda la notación se redefine desde el primer uso. De acuerdo con el principio de previsibilidad en un sistema financiero, la gobernanza en $AVAX tiene histéresis, lo que significa que los cambios en los parámetros dependen en gran medida de sus cambios recientes. Hay dos limites 335 asociados a cada parámetro gobernable: tiempo y rango. Una vez que se cambia un parámetro usando un gobierno transacción, se vuelve muy difícil cambiarla nuevamente inmediatamente y por una cantidad grande. Estas dificultades y las restricciones de valor se relajan a medida que pasa el tiempo desde el último cambio. En general, esto evita que el sistema cambiando drásticamente en un corto período de tiempo, lo que permite a los usuarios predecir de forma segura los parámetros del sistema en el corto plazo, manteniendo al mismo tiempo un fuerte control y flexibilidad para el largo plazo. 340

Gobernancia

1.1 Avalanche Metas y Principios Avalanche es una plataforma blockchain de alto rendimiento, escalable, personalizable y segura. Se dirige a tres Casos de uso amplios: 15 – Creación de blockchains específicos de la aplicación, que abarcan permisos (privados) y permisos (públicos) implementaciones. – Construcción y lanzamiento de aplicaciones altamente escalables y descentralizadas (Dapps). – Construir activos digitales arbitrariamente complejos con reglas, convenios y cláusulas personalizadas (activos inteligentes). 1 Las declaraciones prospectivas generalmente se relacionan con eventos futuros o nuestro desempeño futuro. Esto incluye, pero no es limitado al desempeño proyectado de Avalanche; el desarrollo esperado de sus negocios y proyectos; ejecución de su visión y estrategia de crecimiento; y finalización de proyectos que se encuentran actualmente en marcha, en desarrollo o de lo contrario bajo consideración. Las declaraciones prospectivas representan las creencias y suposiciones de nuestra administración. sólo a partir de la fecha de esta presentación. Estas declaraciones no son garantías de desempeño futuro ni de No se debe confiar en ellos. Dichas declaraciones prospectivas necesariamente involucran hechos conocidos y desconocidos. riesgos, que pueden causar que el desempeño y los resultados reales en períodos futuros difieran materialmente de cualquier proyección expresado o implícito en este documento. Avalanche no asume ninguna obligación de actualizar las declaraciones prospectivas. aunque Las declaraciones prospectivas son nuestra mejor predicción en el momento en que se hacen, no se puede garantizar que sean resultará ser exacto, ya que los resultados reales y los eventos futuros podrían diferir materialmente. Se advierte al lector que no confiar indebidamente en declaraciones prospectivas.2 Kevin Sekniqi, Daniel Laine, Stephen Buttolph y Emin G¨un Sirer El objetivo general de Avalanche es proporcionar una plataforma unificadora para la creación, transferencia y comercialización de 20 activos digitales. Por construcción, Avalanche posee las siguientes propiedades: Escalable Avalanche está diseñado para ser enormemente escalable, robusto y eficiente. El motor de consenso central es capaz de soportar una red global de potencialmente cientos de millones de dispositivos conectados a Internet, de baja y alta potencia, que funcionan sin problemas, con bajas latencias y transacciones muy altas por segundo. 25 Secure Avalanche está diseñado para ser robusto y lograr una alta seguridad. Los protocolos de consenso clásicos son diseñado para resistir hasta f atacantes, y fallar completamente cuando se enfrenta a un atacante de tamaño f + 1 o más grande, y el consenso de Nakamoto no proporciona ninguna seguridad cuando el 51% de los mineros son bizantinos. En contraste, Avalanche proporciona una garantía muy sólida de seguridad cuando el atacante está por debajo de cierto umbral, lo que puede ser parametrizado por el diseñador del sistema y proporciona una degradación elegante cuando el atacante excede 30 este umbral. Puede mantener las garantías de seguridad (pero no de vida) incluso cuando el atacante supera el 51%. es el primer sistema sin permisos que proporciona garantías de seguridad tan sólidas. Descentralizado Avalanche está diseñado para proporcionar una descentralización sin precedentes. Esto implica un compromiso a múltiples implementaciones de clientes y sin control centralizado de ningún tipo. El ecosistema está diseñado para evitar divisiones entre clases de usuarios con diferentes intereses. Fundamentalmente, no hay distinción entre mineros, 35 desarrolladores y usuarios. Gobernable y Democrático $AVAX es una plataforma altamente inclusiva, que permite a cualquiera conectarse a su trabajar en red y participar en la validación y de primera mano en la gobernanza. Cualquier titular de token puede tener voto en seleccionar parámetros financieros clave y elegir cómo evoluciona el sistema. Interoperable y flexible Avalanche está diseñado para ser una infraestructura universal y flexible para una multitud 40 de blockchains/activos, donde la base $AVAX se utiliza como garantía y como unidad de cuenta para el intercambio. el El sistema está destinado a admitir, de forma neutral en cuanto a valores, muchos blockchain que se construirán sobre él. la plataforma está diseñado desde cero para facilitar la transferencia de blockchains existentes, la importación de saldos y la admitir múltiples lenguajes de secuencias de comandos y máquinas virtuales, y admitir de manera significativa múltiples implementaciones escenarios. 45 Esquema El resto de este documento se divide en cuatro secciones principales. La sección 2 describe los detalles de la motor que impulsa la plataforma. La sección 3 analiza el modelo arquitectónico detrás de la plataforma, incluyendo subredes, máquinas virtuales, arranque, membresía y staking. La sección 4 explica la gobernanza. modelo que permita cambios dinámicos en parámetros económicos clave. Finalmente, en la Sección 5 se exploran varios temas periféricos de interés, incluidas optimizaciones potenciales, criptografía poscuántica y realistas 50 adversarios.

Avalanche Plataforma 30/06/2020 3 Convención de nomenclatura El nombre de la plataforma es Avalanche y normalmente se la conoce como “la Avalanche plataforma”, y es intercambiable/sinónimo de “la red Avalanche” o, simplemente, Avalanche. Las bases de código se publicarán utilizando tres identificadores numéricos, denominados “v.[0-9].[0-9].[0-100]”, donde el El primer número identifica los lanzamientos principales, el segundo número identifica los lanzamientos menores y el tercer número 55 identifica parches. La primera versión pública, con nombre en código Avalanche Borealis, es la versión 1.0.0. El nativo token de la plataforma se llama “$AVAX”. La familia de protocolos de consenso utilizados por la plataforma Avalanche es conocida como la familia Snow*. Hay tres instancias concretas, llamadas Avalanche, Snowman y Escarchado.

Discusión

5.1 Optimizaciones Poda de muchas plataformas blockchain, especialmente aquellas que implementan el consenso de Nakamoto como Bitcoin, sufren de un crecimiento estatal perpetuo. Esto se debe a que, por protocolo, tienen que almacenar todo el historial de transacciones. Sin embargo, para que un blockchain crezca de manera sostenible, debe poder podar la historia antigua. 345 Esto es especialmente importante para los blockchain que admiten un alto rendimiento, como Avalanche. La poda es sencilla en la familia Snow*. A diferencia de Bitcoin (y protocolos similares), donde la poda no es posible según los requisitos algorítmicos, en $AVAX los nodos no necesitan mantener partes del DAG que son profundos y altamente comprometidos. Estos nodos no necesitan demostrar ningún historial pasado para un nuevo arranque. nodos y, por lo tanto, simplemente tienen que almacenar el estado activo, es decir, los saldos actuales, así como los no comprometidos. 350 transacciones. Tipos de clientes Avalanche puede admitir tres tipos diferentes de clientes: de archivo, completos y ligeros. Archivo Los nodos almacenan el historial completo de la subred $AVAX, la subred staking y la subred smart contract, todos los12 Kevin Sekniqi, Daniel Laine, Stephen Buttolph y Emin G¨un Sirer camino a la génesis, lo que significa que estos nodos sirven como nodos de arranque para nuevos nodos entrantes. Además estos nodos pueden almacenar el historial completo de otras subredes para las que elijan ser validators. Archivo 355 Los nodos suelen ser máquinas con altas capacidades de almacenamiento que otros nodos pagan al descargar. viejo estado. Los nodos completos, por otro lado, participan en la validación, pero en lugar de almacenar todo el historial, simplemente almacene el estado activo (por ejemplo, conjunto UTXO actual). Finalmente, para aquellos que simplemente necesitan interactuar de forma segura Con la red utilizando la cantidad mínima de recursos, Avalanche admite clientes ligeros que pueden demostrar que se ha cometido alguna transacción sin necesidad de descargar o sincronizar el historial. Luz 360 Los clientes participan en la fase de muestreo repetido del protocolo para garantizar un compromiso seguro y en toda la red. consenso. Por lo tanto, los clientes ligeros en Avalanche brindan las mismas garantías de seguridad que los nodos completos. Fragmentación La fragmentación es el proceso de particionar varios recursos del sistema para aumentar el rendimiento. y reducir la carga. Existen varios tipos de mecanismos de fragmentación. En la fragmentación de red, el conjunto de participantes se divide en subredes separadas para reducir la carga algorítmica; en la fragmentación del estado, los participantes acuerdan 365 almacenar y mantener sólo subpartes específicas de todo el estado global; Por último, en la fragmentación de transacciones, Los participantes acuerdan separar el procesamiento de las transacciones entrantes. En Avalanche Borealis, la primera forma de fragmentación existe a través de la funcionalidad de subredes. Para Por ejemplo, se puede lanzar una subred de oro y otra subred de bienes raíces. Estas dos subredes pueden existir completamente en paralelo. Las subredes interactúan sólo cuando un usuario desea comprar contratos inmobiliarios utilizando sus tenencias de oro. 370 momento en el que Avalanche habilitará un intercambio atómico entre las dos subredes. 5.2 Preocupaciones Criptografía poscuántica La criptografía poscuántica ha ganado recientemente una amplia atención. debido a los avances en el desarrollo de computadoras y algoritmos cuánticos. La preocupación por la cuántica computadoras es que pueden romper algunos de los protocolos criptográficos actualmente implementados, específicamente los digitales. 375 firmas. El modelo de red Avalanche permite cualquier número de máquinas virtuales, por lo que admite una resistencia cuántica máquina virtual con un mecanismo de firma digital adecuado. Anticipamos varios tipos de firma digital esquemas que se implementarán, incluidas firmas basadas en RLWE de resistencia cuántica. El mecanismo de consenso no asume ningún tipo de criptografía pesada para su operación principal. Dado este diseño, es sencillo ampliar el sistema con una nueva máquina virtual que proporciona primitivas criptográficas cuánticas seguras. 380 Adversarios realistas El documento Avalanche [6] proporciona garantías muy sólidas en presencia de un adversario poderoso y hostil, conocido como adversario adaptable a rondas en el modelo punto a punto completo. en En otros términos, el adversario tiene acceso total al estado de cada nodo correcto en todo momento, conoce el elecciones aleatorias de todos los nodos correctos, así como también puede actualizar su propio estado en cualquier momento, antes y después de la El nodo correcto tiene la posibilidad de actualizar su propio estado. Efectivamente, este adversario es todopoderoso, excepto 385 la capacidad de actualizar directamente el estado de un nodo correcto o modificar la comunicación entre los nodos correctos. nodos. Sin embargo, en realidad, tal adversario es puramente teórico ya que las implementaciones prácticas del El adversario más fuerte posible está limitado a aproximaciones estadísticas del estado de la red. Por lo tanto, en En la práctica, esperamos que los ataques en el peor de los casos sean difíciles de implementar.Avalanche Plataforma 30/06/2020 13 Inclusión e igualdad Un problema común en las monedas sin permiso es el de que “los ricos se vuelven 390 más rico”. Esta es una preocupación válida, ya que un sistema PoS que se implementa incorrectamente puede, de hecho, permitir la generación de riqueza se atribuya desproporcionadamente a los ya grandes accionistas del sistema. un Un ejemplo sencillo es el de los protocolos de consenso basados en líderes, en los que un subcomité o un líder designado recoge todas las recompensas durante su operación, y donde la probabilidad de ser elegido para recoger las recompensas es proporcional a la apuesta, acumulando fuertes efectos compuestos de recompensa. Además, en sistemas como Bitcoin, 395 Existe un fenómeno de "los grandes se hacen más grandes" en el que los grandes mineros disfrutan de una prima sobre los más pequeños en términos de menos huérfanos y menos trabajos perdidos. Por el contrario, Avalanche emplea una distribución igualitaria de acuñación: Cada participante en el protocolo staking recibe una recompensa equitativa y proporcional según su apuesta. Al permitir que un gran número de personas participen de primera mano en staking, Avalanche puede acomodar millones de personas participen por igual en staking. El monto mínimo requerido para participar en el 400 El protocolo estará disponible para la gobernanza, pero se inicializará a un valor bajo para fomentar una amplia participación. Esto también implica que no se requiere que la delegación participe con una pequeña asignación. 6 Conclusión En este artículo, analizamos la arquitectura de la plataforma Avalanche. En comparación con otras plataformas actuales, que ejecutan protocolos de consenso de estilo clásico y, por lo tanto, son inherentemente no escalables, o hacen uso de 405 Consenso al estilo Nakamoto que es ineficiente e impone altos costos operativos, el Avalanche es liviano, rápido, escalable, seguro y eficiente. El token nativo, que sirve para proteger la red y pagar diversos costos de infraestructura es simple y compatible con versiones anteriores. $AVAX tiene capacidad más allá de otras propuestas para lograr niveles más altos de descentralización, resistir ataques y escalar a millones de nodos sin ningún quórum o elección de comité, y por tanto sin imponer ningún límite a la participación. 410 Además del motor de consenso, Avalanche innova en la pila e introduce funciones simples pero importantes. ideas en gestión de transacciones, gobernanza y una serie de otros componentes que no están disponibles en otras plataformas. Cada participante en el protocolo tendrá voz para influir en cómo evoluciona el protocolo en todo momento. posible gracias a un poderoso mecanismo de gobernanza. Avalanche admite una alta personalización, lo que permite plug-and-play casi instantáneo con blockchains existentes. 415

Related Stories

Avalanche Whitepaper: Snow Protocols and Sub-Second Finality

How the Snow family of consensus protocols achieves probabilistic finality in under a second through repeated random sa…

Technical ExplainerBlockchain Consensus Mechanisms: BFT, Nakamoto, and Beyond

From Byzantine generals to modern DAG-based protocols — a comprehensive guide to how distributed networks agree on trut…

ComparisonL1 Consensus Compared: Nakamoto vs Tendermint vs Snow vs Ouroboros

How Bitcoin, Cosmos, Avalanche, and Cardano achieve agreement through radically different approaches — and the trade-of…

Preguntas frecuentes

- ¿Qué es el whitepaper de Avalanche?

- El whitepaper de Avalanche, titulado 'Avalanche: A New Family of Consensus Protocols', introduce un novedoso enfoque de consenso basado en el submuestreo aleatorio repetido. Publicado en 2018, fue inicialmente redactado bajo el seudónimo 'Team Rocket'.

- ¿Quién escribió el whitepaper de Avalanche y cuándo?

- El protocolo de consenso de Avalanche fue descrito por primera vez en un artículo de 2018 por 'Team Rocket' (seudónimo). Posteriormente fue desarrollado por Emin Gün Sirer, profesor de Cornell, junto con Kevin Sekniqi y Maofan 'Ted' Yin en Ava Labs.

- ¿Cuál es la innovación técnica central de Avalanche?

- Avalanche introduce una nueva familia de consenso basada en la metaestabilidad: los validadores muestrean repetidamente subconjuntos aleatorios de otros validadores y adoptan la preferencia mayoritaria. Esto logra finalidad probabilística en menos de 2 segundos con alto rendimiento.

- ¿Cómo funciona el mecanismo de consenso de Avalanche?

- El consenso de Avalanche utiliza submuestreo aleatorio repetido: cada validador consulta a un pequeño subconjunto aleatorio de validadores sobre su preferencia. A través de rondas sucesivas, la red converge rápidamente hacia el consenso, logrando finalidad en menos de un segundo sin necesidad de un líder.

- ¿En qué se diferencia Avalanche de Ethereum?

- Avalanche ofrece finalidad en menos de un segundo (frente a los ~13 minutos de Ethereum), admite Subnets personalizadas (blockchains independientes) y utiliza un protocolo de consenso sin líder. Su arquitectura separa las funciones de intercambio (X-Chain), contratos (C-Chain) y plataforma (P-Chain).

- ¿Cuál es el modelo de suministro de Avalanche?

- Avalanche tiene un suministro máximo de 720 millones de AVAX. Las recompensas de staking se distribuyen desde un fondo de asignación, y todas las comisiones de transacción se queman (no se pagan a los validadores), generando presión deflacionaria durante un uso intensivo de la red.

- ¿Cuáles son los principales casos de uso de Avalanche?

- Avalanche se utiliza para DeFi (Trader Joe, Benqi), juegos, NFTs y aplicaciones empresariales. Su arquitectura de Subnets permite a instituciones y proyectos lanzar blockchains personalizadas y conformes mientras aprovechan la seguridad de Avalanche.

- ¿Qué problema resuelve Avalanche?

- Avalanche resuelve el trilema de la blockchain al lograr alto rendimiento y finalidad rápida sin sacrificar la descentralización. Su modelo de Subnets también aborda la limitación de las blockchains monolíticas de ser una solución única para todos.

- ¿Cómo funciona el modelo de seguridad de Avalanche?

- Los validadores de Avalanche hacen staking de AVAX con un mínimo de 2.000 AVAX. La seguridad es probabilística: la probabilidad de una violación de seguridad disminuye exponencialmente con el número de rondas de muestreo. El protocolo tolera hasta un umbral bizantino de validadores.

- ¿Cuál es el estado actual del ecosistema de Avalanche?

- Avalanche alberga un ecosistema diverso de Subnets de DeFi, juegos y empresas. Entre las Subnets destacadas se encuentran Dexalot (DEX con libro de órdenes) y cadenas institucionales. Avalanche9000 (actualización Etna) redujo significativamente los costos de implementación de Subnets, acelerando la adopción.