चेनलिंक: एक विकेन्द्रीकृत ओरेकल नेटवर्क

सारांश

इस श्वेतपत्र में, हम मूल Chainlink श्वेतपत्र में इसकी प्रारंभिक अवधारणा से परे Chainlink के विकास के लिए एक दृष्टिकोण व्यक्त करते हैं। हम पूर्वाभास करते हैं oracle नेटवर्क के लिए एक बढ़ती हुई भूमिका, जिसमें वे तेज, विश्वसनीय और प्रदान करके मौजूदा और नए blockchain को पूरक और बढ़ाते हैं। गोपनीयता-संरक्षण सार्वभौमिक कनेक्टिविटी और ओ-चेन गणना smart contracts. हमारी योजना का आधार वह है जिसे हम विकेंद्रीकृत ओरेकल नेटवर्क कहते हैं, या संक्षेप में DONs। DON एक नेटवर्क है जिसका रखरखाव Chainlink की एक समिति द्वारा किया जाता है नोड्स. यह oracle कार्यों की असीमित रेंज के लिए चुने गए किसी भी कार्य का समर्थन करता है समिति द्वारा तैनाती. एक DON इस प्रकार एक शक्तिशाली अमूर्त परत के रूप में कार्य करता है, व्यापक ओ-चेन संसाधनों और अत्यधिक के लिए smart contracts के लिए इंटरफेस की पेशकश DON के भीतर ही कुशल फिर भी विकेन्द्रीकृत ऑफ-चेन कंप्यूटिंग संसाधन। स्प्रिंगबोर्ड के रूप में DONs के साथ, Chainlink सात क्षेत्रों में प्रगति पर ध्यान केंद्रित करने की योजना बना रहा है प्रमुख क्षेत्र: • हाइब्रिड smart contracts: ऑन-चेन को सुरक्षित रूप से कंपोज करके मौजूदा smart contract क्षमताओं को बढ़ाने के लिए एक शक्तिशाली, सामान्य ढांचे की पेशकश और ओff-चेन कंप्यूटिंग संसाधनों को हम हाइब्रिड smart contracts कहते हैं। • जटिलता को दूर करना: डेवलपर्स और उपयोगकर्ताओं को सरलता से प्रस्तुत करना कार्यक्षमता जटिल अंतर्निहित से परिचित होने की आवश्यकता को समाप्त कर देती है प्रोटोकॉल और सिस्टम सीमाएँ। • स्केलिंग: यह सुनिश्चित करना कि oracle सेवाएं विलंबता और थ्रूपुट प्राप्त करें उच्च-प्रदर्शन विकेन्द्रीकृत प्रणालियों द्वारा मांग की गई। • गोपनीयता: अगली पीढ़ी की प्रणालियों को सक्षम करना जो blockchains' को जोड़ती हैं संवेदनशील के लिए मजबूत नई गोपनीयता सुरक्षा के साथ सहज पारदर्शिता डेटा. • लेन-देन के लिए आदेश-निष्पक्षता: तरीकों से लेन-देन अनुक्रमण का समर्थन करना जो अंतिम उपयोगकर्ताओं के लिए उचित हैं और फ्रंट-रनिंग और अन्य हमलों को रोकते हैं बॉट और शोषणकारी खनिक। • विश्वास-न्यूनीकरण: समर्थन की एक अत्यधिक भरोसेमंद परत बनाना विकेंद्रीकरण के माध्यम से smart contracts और अन्य oracle-निर्भर सिस्टम, उच्च-सुरक्षा blockchains में मजबूत एंकरिंग, क्रिप्टोग्राफ़िक तकनीकें, और क्रिप्टोआर्थिक गारंटी। • प्रोत्साहन-आधारित (क्रिप्टोइकोनॉमिक) सुरक्षा: सख्ती से डिजाइन और मजबूती से तैनात करने वाले तंत्र जो यह सुनिश्चित करते हैं कि DONs में नोड्स को विश्वसनीय और सही ढंग से व्यवहार करने के लिए मजबूत आर्थिक प्रोत्साहन मिले, यहां तक कि अच्छी तरह से संसाधन वाले विरोधियों के सामने भी। हम Chainlink समुदाय द्वारा प्रारंभिक और चल रहे नवाचार प्रस्तुत करते हैं इनमें से प्रत्येक क्षेत्र में, विस्तार और उत्तरोत्तर वृद्धि की एक तस्वीर प्रदान की गई है Chainlink नेटवर्क के लिए शक्तिशाली क्षमताओं की योजना बनाई गई।

परिचय

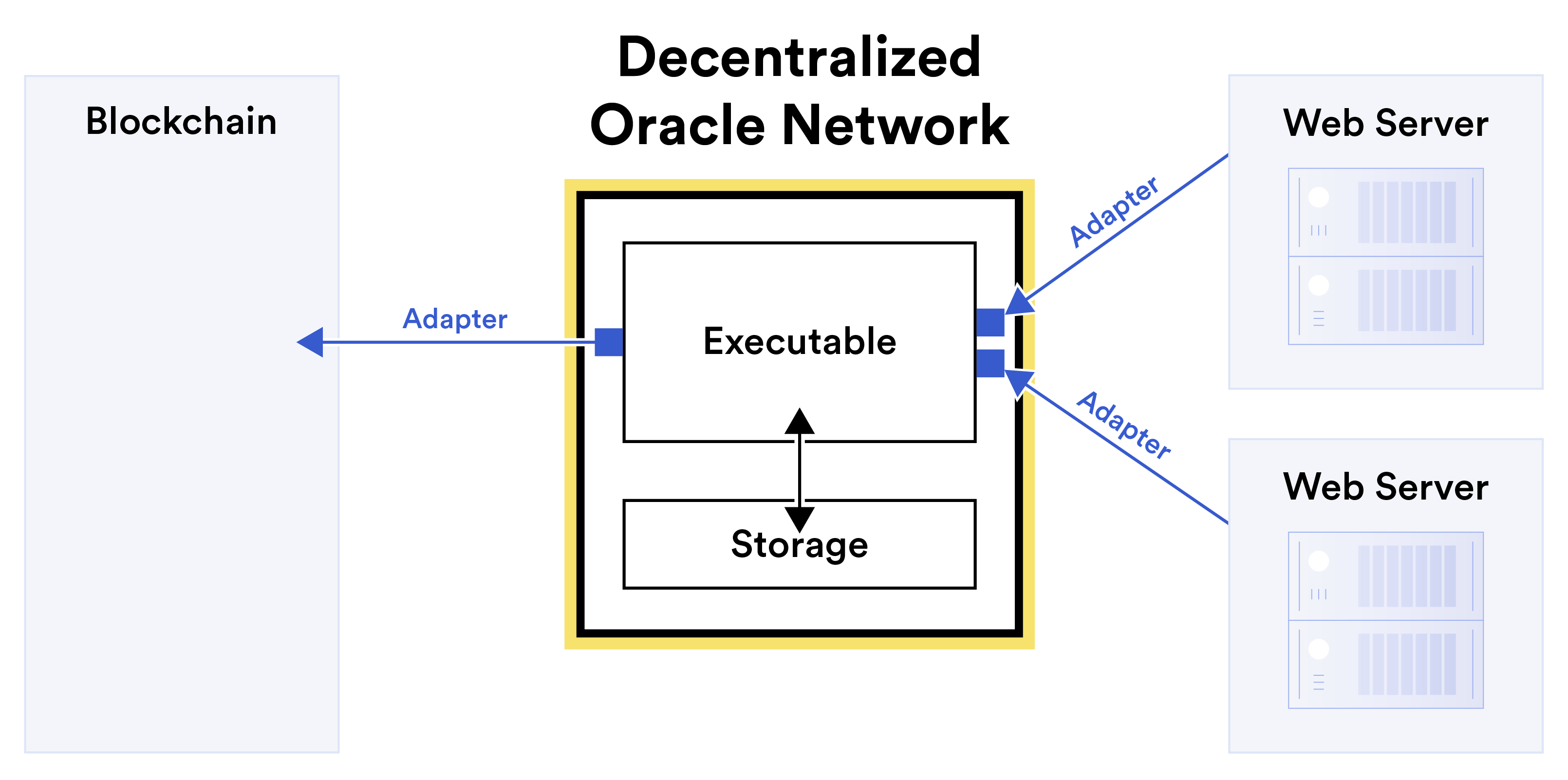

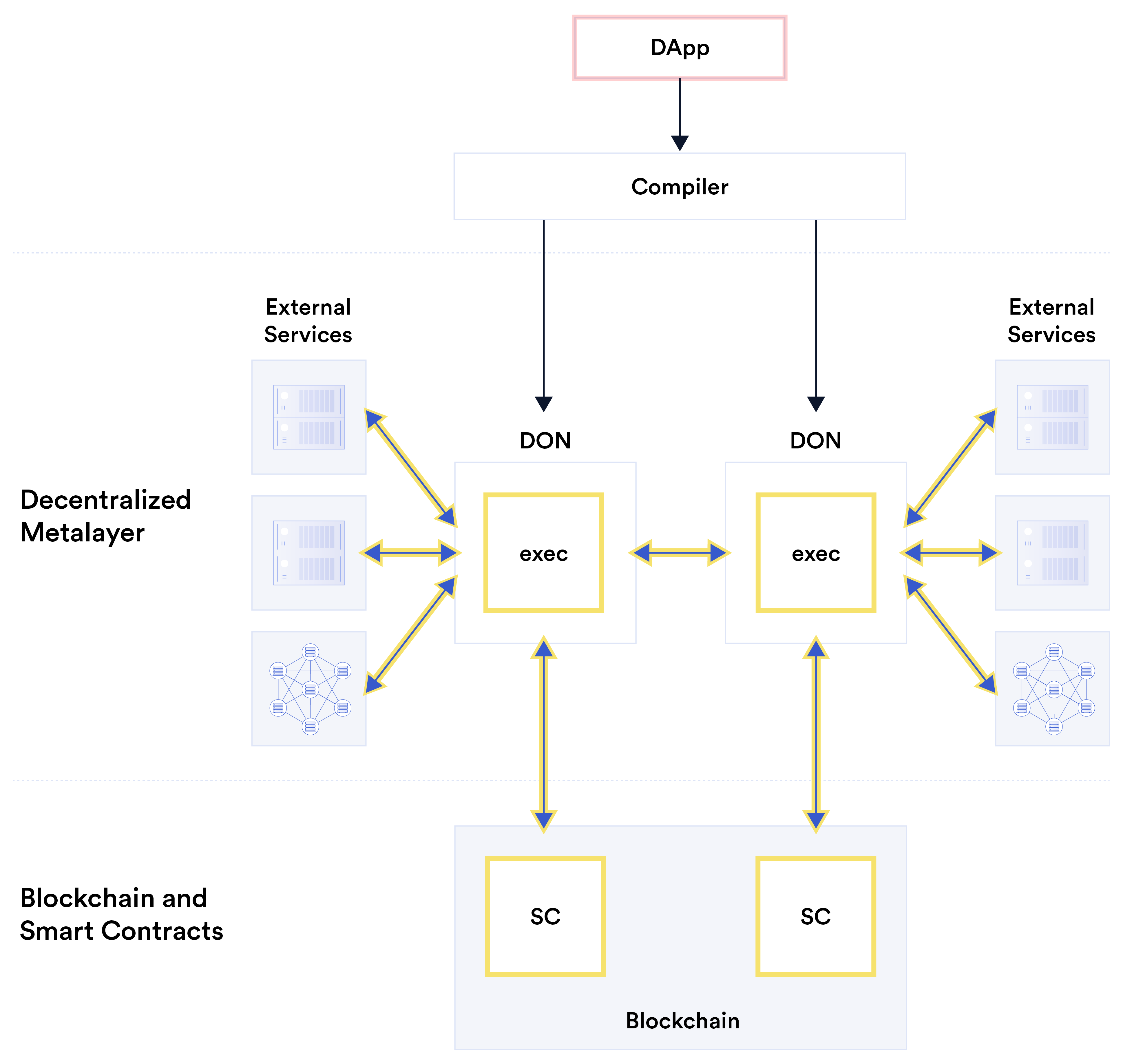

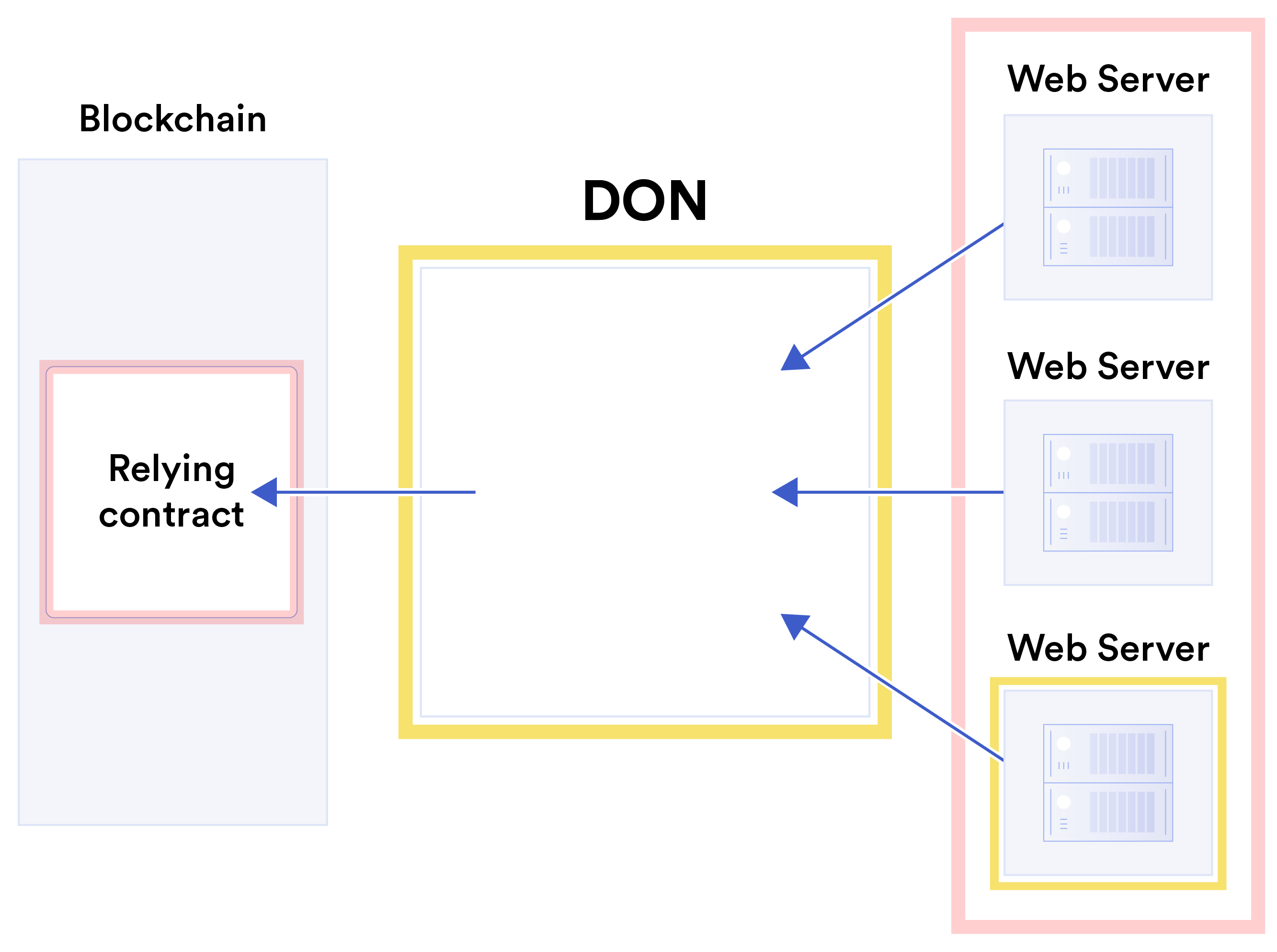

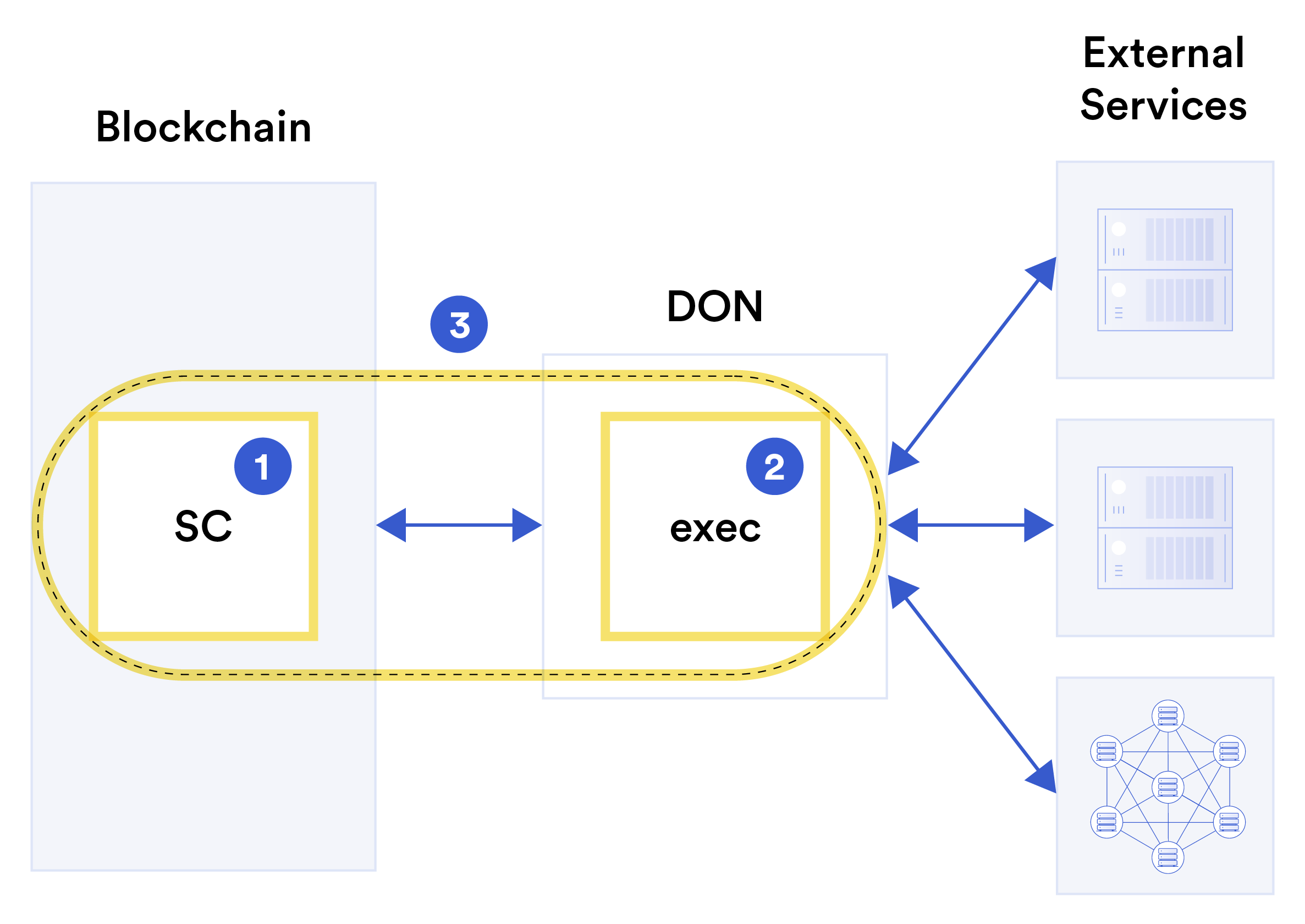

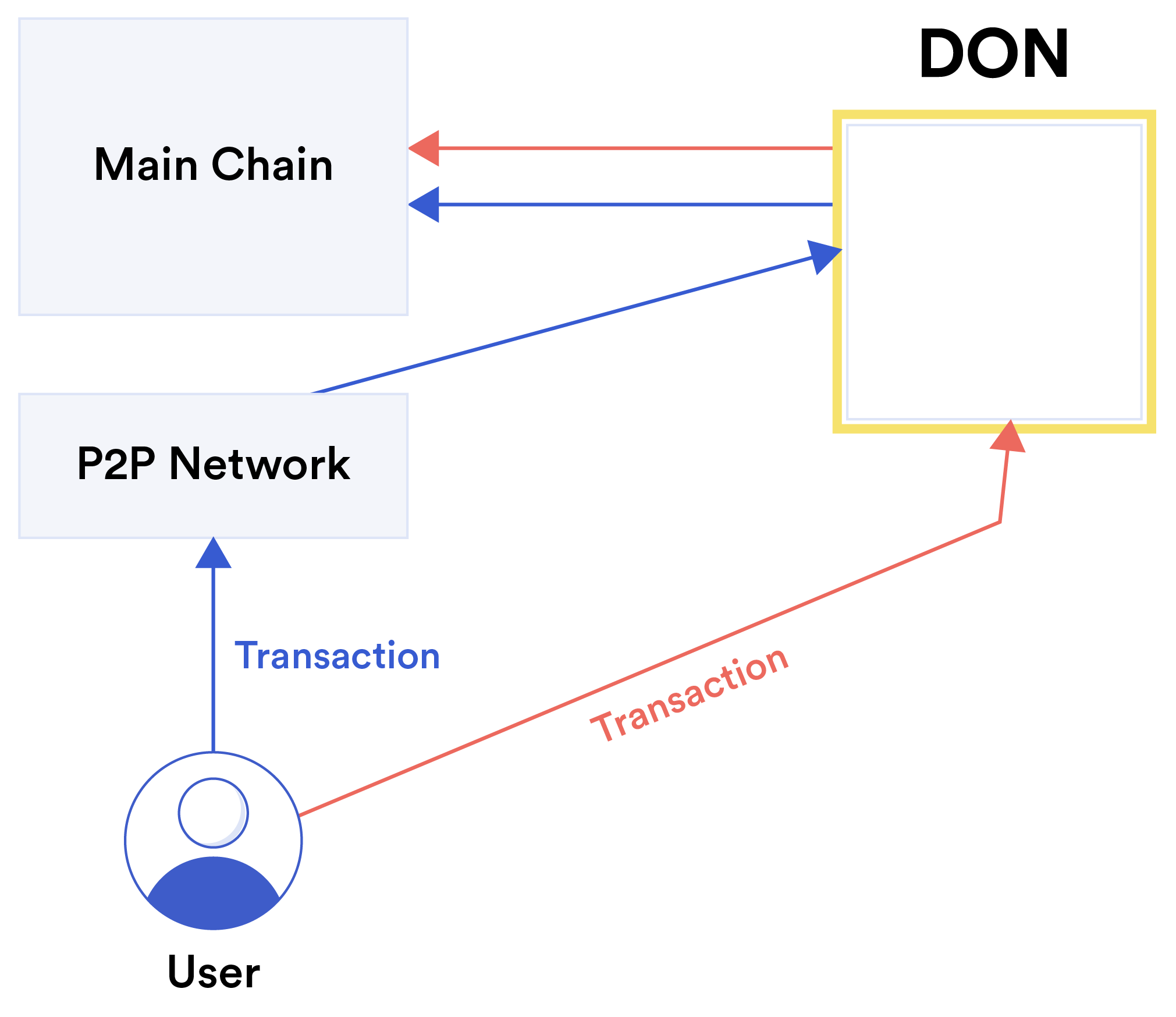

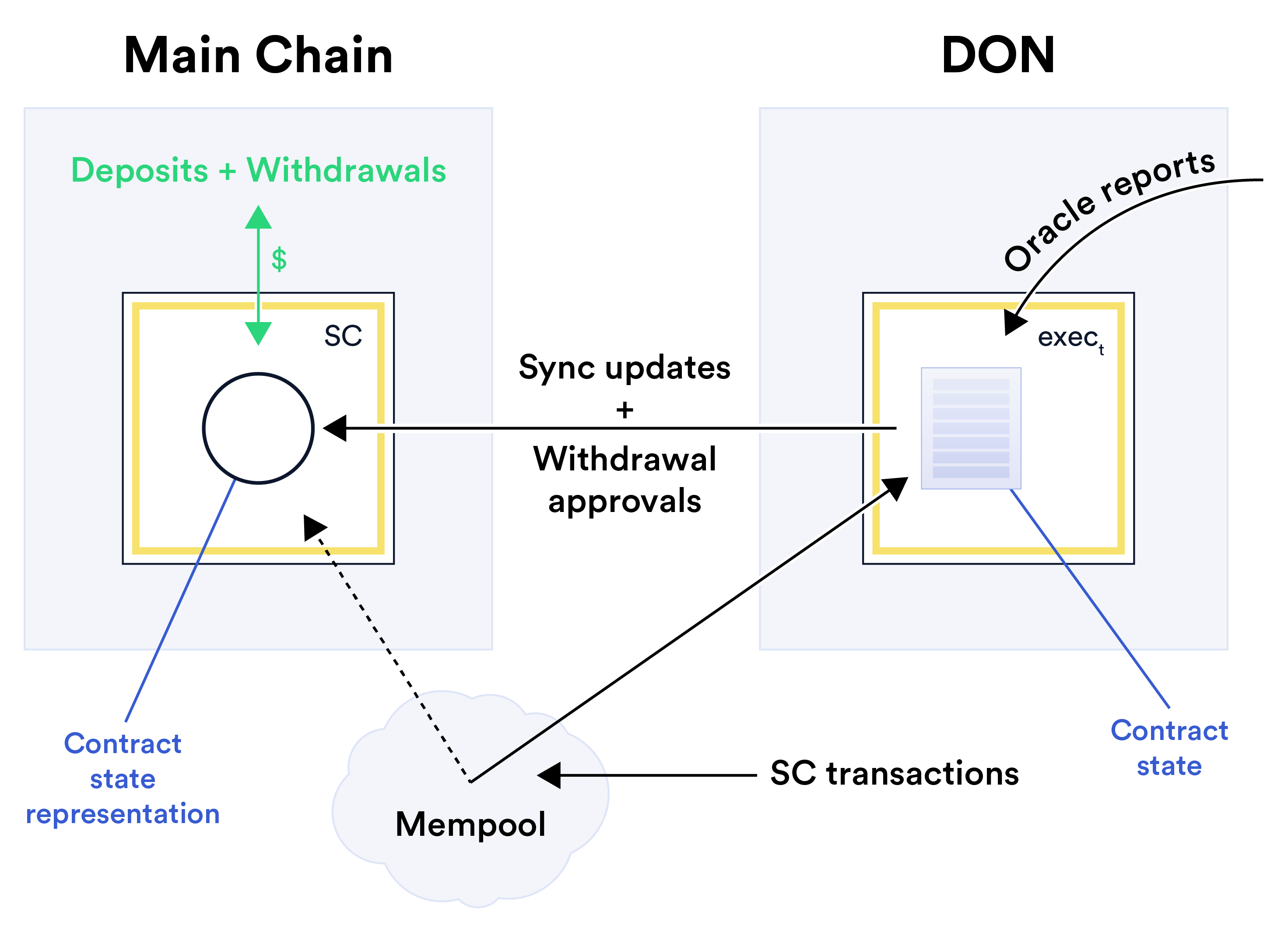

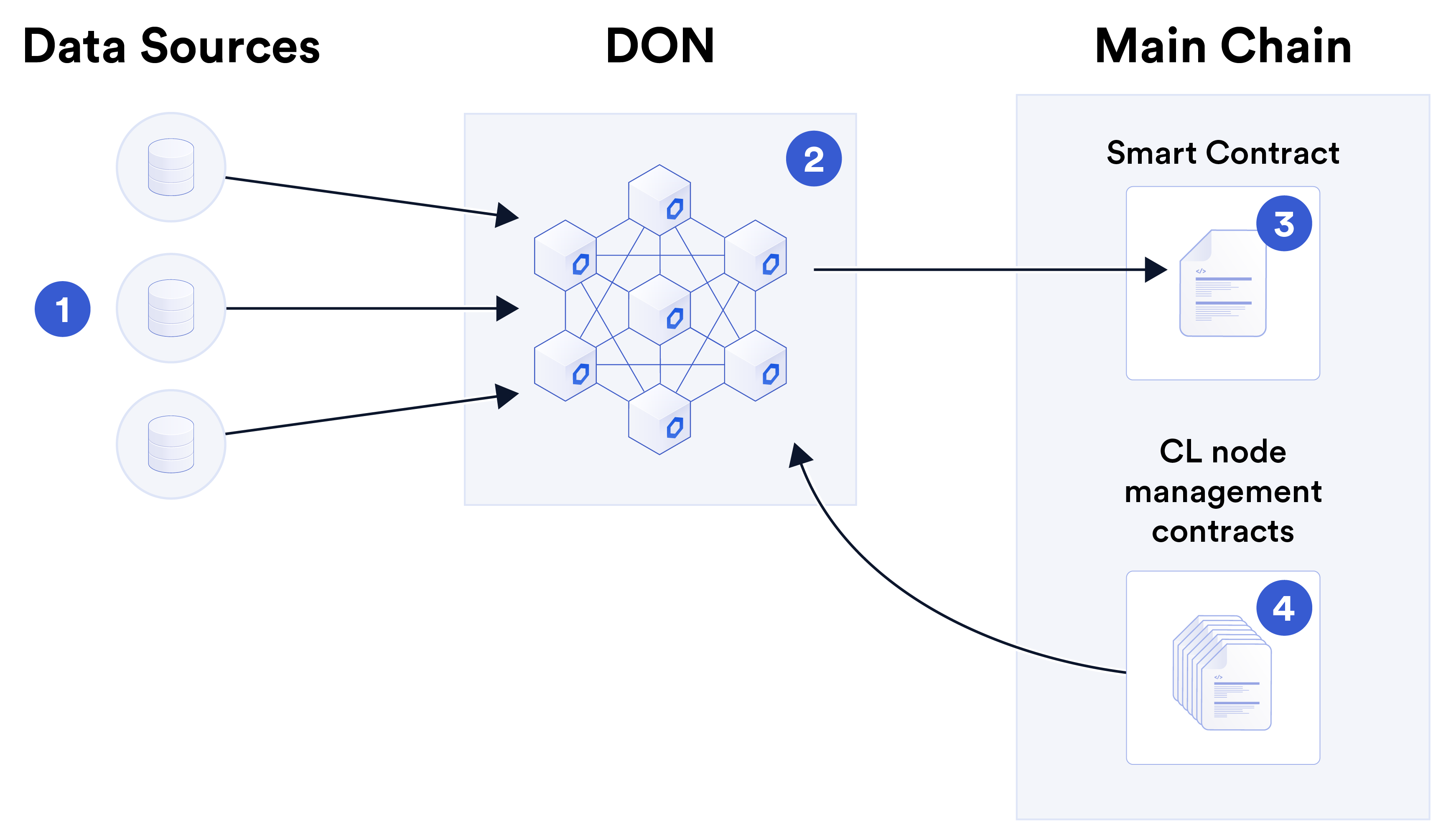

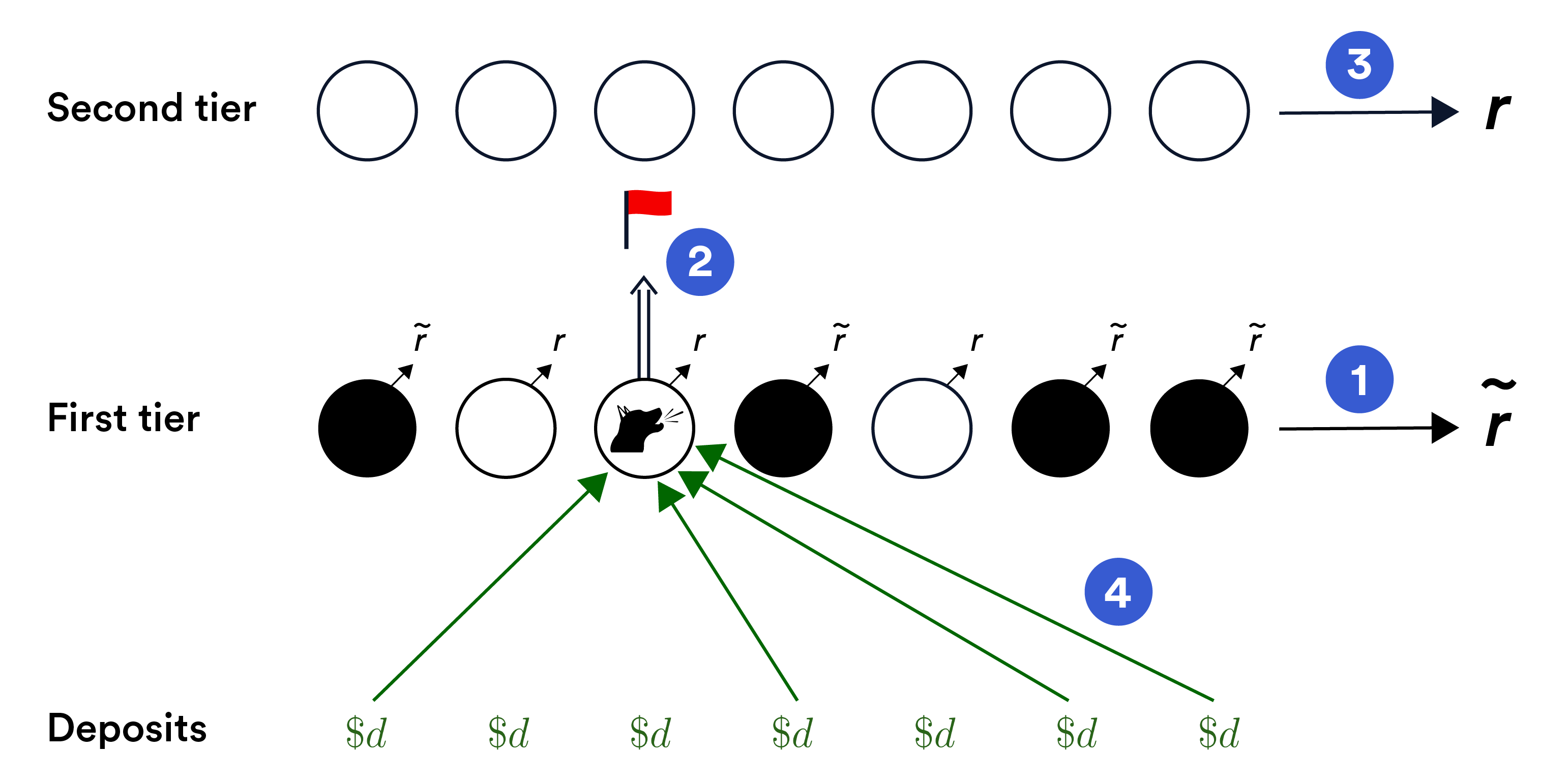

ब्लॉकचेन oracle को आज अक्सर एक उद्देश्य के साथ विकेंद्रीकृत सेवाओं के रूप में देखा जाता है: ओ-चेन संसाधनों से डेटा को blockchains पर अग्रेषित करने के लिए। हालाँकि, यह एक छोटा कदम है डेटा को अग्रेषित करने से लेकर उस पर कंप्यूटिंग करने, उसे संग्रहीत करने या उसे दो-दिशात्मक रूप से प्रसारित करने तक। यह अवलोकन oracles की कार्यक्षमता की अधिक व्यापक धारणा को उचित ठहराता है। तो भी smart contracts की बढ़ती सेवा आवश्यकताओं और उत्तरोत्तर बहुआयामी कार्य को पूरा करें प्रौद्योगिकियाँ जो oracle नेटवर्क पर निर्भर करती हैं। संक्षेप में, एक oracle की आवश्यकता हो सकती है और पड़ेगी ऑनचेन और ओff-चेन प्रणालियों के बीच एक सामान्य प्रयोजन, द्विदिशात्मक, गणना-सक्षम इंटरफ़ेस बनें। blockchain पारिस्थितिकी तंत्र में ओरेकल की भूमिका को बढ़ाना है smart contracts का प्रदर्शन, कार्यक्षमता और अंतरसंचालनीयता ताकि वे ऐसा कर सकें अनेक उद्योगों में नए विश्वास मॉडल और पारदर्शिता लाएँ। यह परिवर्तन हाइब्रिड smart contracts के व्यापक उपयोग के माध्यम से आएगा, जो फ्यूज हो जाता है blockchains के विशेष गुण जैसे ओ-चेन सिस्टम की अद्वितीय क्षमताओं के साथ oracle नेटवर्क और इस प्रकार ऑन-चेन सिस्टम की तुलना में कहीं अधिक पहुंच और शक्ति प्राप्त करते हैं अलगाव में. इस श्वेतपत्र में, हम जिसे Chainlink 2.0 कहते हैं, उसके लिए एक दृष्टिकोण व्यक्त करते हैं, जो मूल Chainlink श्वेतपत्र [98] में इसकी प्रारंभिक अवधारणा से परे Chainlink का विकास है। हम oracle नेटवर्क के लिए एक उत्तरोत्तर विस्तृत भूमिका की आशा करते हैं, जिसमें से एक वे हाइब्रिड के लिए तेज, विश्वसनीय और गोपनीयता-संरक्षित सार्वभौमिक कनेक्टिविटी और गणना प्रदान करके मौजूदा और नए blockchain को पूरक और बढ़ाते हैं। smart contracts. हमारा मानना है कि oracle नेटवर्क विकसित होकर उपयोगिताएँ बन जाएंगे blockchain से परे सिस्टम में उच्च-अखंडता blockchain-ग्रेड डेटा निर्यात करने के लिए पारिस्थितिकी तंत्र. आज, संस्थाओं के विविध समूह द्वारा चलाए गए Chainlink नोड oracle नेटवर्क में एक साथ आते हैं और डेटा को smart contract में रिले करते हैं, जिन्हें रिपोर्ट के रूप में जाना जाता है। हम ऐसा देख सकते हैं oracle शास्त्रीय-सर्वसम्मति के समान एक समिति के रूप में नोड्स blockchain [72], लेकिन फ्रीस्टैंडिंग कार्यक्षमता प्रदान करने के बजाय, मौजूदा blockchains का समर्थन करने के लक्ष्य के साथ। सत्यापन योग्य यादृच्छिक फ़ंक्शन (वीआरएफ) और ओ-चेन रिपोर्टिंग के साथ (ओसीआर), Chainlink पहले से ही smart contract के लिए आवश्यक कम्प्यूटेशनल संसाधन प्रदान करने के लिए एक सामान्य प्रयोजन ढांचे और बुनियादी ढांचे की दिशा में विकसित हो रहा है। उन्नत कार्यक्षमता. Chainlink 2.0 के लिए हमारी योजना की नींव को हम विकेंद्रीकृत ओरेकल कहते हैं नेटवर्क, या संक्षेप में DONs। चूंकि हमने "oracle नेटवर्क" शब्द पेश किया है मूल Chainlink श्वेतपत्र [98], oracle ने पहले से कहीं अधिक समृद्ध कार्यक्षमता विकसित की है और आवेदन की चौड़ाई. इस पेपर में, हम तदनुसार शब्द की एक नई परिभाषा प्रदान करते हैं Chainlink पारिस्थितिकी तंत्र के लिए हमारे भविष्य के दृष्टिकोण के लिए। इस दृष्टि से, DON एक नेटवर्क है Chainlink नोड्स की एक समिति द्वारा रखरखाव किया जाता है। यह सर्वसम्मति प्रोटोकॉल में निहित है द्वारा परिनियोजन के लिए चुने गए oracle फ़ंक्शंस की किसी भी असीमित श्रृंखला का समर्थन करता है समिति. एक DON इस प्रकार एक blockchain अमूर्त परत के रूप में कार्य करता है, इंटरफ़ेस प्रदान करता है smart contracts और अन्य प्रणालियों दोनों के लिए ओff-श्रृंखला संसाधनों के लिए। यह भी प्रदान करता है अत्यधिक कुशल लेकिन विकेन्द्रीकृत आधिकारिक श्रृंखला कंप्यूटिंग संसाधनों तक पहुंच। सामान्य तौर पर, DON मुख्य श्रृंखला पर संचालन का समर्थन करता है। इसका लक्ष्य सुरक्षित और लचीलेपन को सक्षम करना है-ब्ली हाइब्रिड smart contracts, जो ऑन-चेन और ओ-चेन गणना को जोड़ती है बाहरी संसाधनों से संबंध. हम इस बात पर जोर देते हैं कि DONs में समितियों के उपयोग के साथ भी, Chainlink ही स्वाभाविक रूप से अनुमति रहित रहता है। DONs अनुमति रहित की नींव के रूप में कार्य करते हैं ढांचा जिसमें नोड्स कस्टम oracle नेटवर्क को लागू करने के लिए एक साथ आ सकते हैं नोड समावेशन के लिए उनकी अपनी व्यवस्थाएँ हैं, जिन्हें अनुमति दी जा सकती है या अनुमति नहीं दी जा सकती है। नींव के रूप में DONs के साथ, हम सात में प्रगति पर Chainlink 2.0 पर ध्यान केंद्रित करने की योजना बना रहे हैं प्रमुख क्षेत्र: हाइब्रिड smart contracts, जटिलता को दूर करना, स्केलिंग, गोपनीयता, लेनदेन के लिए आदेश-निष्पक्षता, विश्वास को कम करना, और प्रोत्साहन-आधारित (क्रिप्टोइकोनॉमिक) सुरक्षा। इस पेपर परिचय में, हम विकेंद्रीकृत का एक सिंहावलोकन प्रस्तुत करते हैं खंड 1.1 में ओरेकल नेटवर्क और फिर खंड 1.2 में नवाचार के हमारे सात प्रमुख क्षेत्र। हम इस पेपर के शेष भाग के संगठन का वर्णन खंड 1.3 में करते हैं। 1.1 विकेंद्रीकृत ओरेकल नेटवर्क विकेंद्रीकृत Oracle नेटवर्क क्षमताओं को बढ़ाने और विस्तारित करने के लिए डिज़ाइन किए गए हैं लक्ष्य blockchain पर smart contracts या फ़ंक्शंस के माध्यम से मुख्य श्रृंखला जो हैं मूल रूप से उपलब्ध नहीं है. वे इसमें पाए जाने वाले तीन बुनियादी संसाधन प्रदान करके ऐसा करते हैं कंप्यूटिंग सिस्टम: नेटवर्किंग, भंडारण और संगणना। एक DON का लक्ष्य प्रदान करना है मजबूत गोपनीयता, अखंडता और उपलब्धता गुणों वाले ये संसाधन,1 जैसे साथ ही जवाबदेही भी. DONs का गठन oracle नोड्स की समितियों द्वारा किया जाता है जो एक विशिष्ट को पूरा करने के लिए सहयोग करते हैं लगातार सेवाएँ प्रदान करने के लिए नौकरी करें या दीर्घकालिक संबंध स्थापित करने का चयन करें ग्राहकों को. DONs को blockchain-अज्ञेयवादी तरीके से डिज़ाइन किया गया है। वे सेवा करने का वादा करते हैं एप्लिकेशन डेवलपर्स के लिए ओ-चेन समर्थन बनाने के लिए एक शक्तिशाली और लचीला उपकरण किसी भी समर्थित मुख्य श्रृंखला पर उनके smart contracts। दो प्रकार की कार्यक्षमताएँ DON की क्षमताओं का एहसास कराती हैं: निष्पादन योग्य और एडेप्टर. निष्पादनयोग्य ऐसे प्रोग्राम हैं जो DON पर लगातार और विकेंद्रीकृत तरीके से चलते हैं। हालाँकि वे मुख्य-श्रृंखला संपत्तियों को सीधे संग्रहीत नहीं करते हैं, लेकिन उनके पास महत्वपूर्ण लाभ हैं, जिनमें उच्च प्रदर्शन और गोपनीय प्रदर्शन करने की क्षमता शामिल है। गणना. निष्पादनयोग्य DON पर स्वायत्त रूप से चलते हैं और नियतात्मक प्रदर्शन करते हैं परिचालन. वे एडॉप्टर के साथ मिलकर काम करते हैं जो DON को बाहरी संसाधनों से जोड़ते हैं और निष्पादनयोग्यों द्वारा बुलाया जा सकता है। एडेप्टर, जैसा कि हम उन्हें DONs के लिए कल्पना करते हैं, एक हैं आज Chainlink में बाहरी एडेप्टर का सामान्यीकरण। जबकि मौजूदा एडाप्टर आम तौर पर केवल डेटा स्रोतों से डेटा प्राप्त होता है, एडेप्टर द्विदिश रूप से काम कर सकते हैं; में DONs, वे अतिरिक्त रूप से प्राप्त करने के लिए DON नोड्स द्वारा संयुक्त गणना का लाभ उठा सकते हैं अतिरिक्त सुविधाएँ, जैसे गोपनीयता-संरक्षण उपभोग के लिए रिपोर्ट एन्क्रिप्ट करना एक निष्पादन योग्य. DON के मूल संचालन की समझ प्रदान करने के लिए, चित्र 1 वैचारिक रूप से दिखाता है कि कैसे DON का उपयोग blockchain को रिपोर्ट भेजने के लिए किया जा सकता है और इस प्रकार पारंपरिक, मौजूदा oracle कार्यक्षमता प्राप्त की जा सकती है। हालाँकि, DONs कई अतिरिक्त सुविधाएँ प्रदान कर सकता है 1सूचना सुरक्षा का "सीआईए त्रय" [123, पृ. 26, §2.3.5]।Chainlink के मौजूदा नेटवर्क। उदाहरण के लिए, चित्र 1 की सामान्य संरचना के भीतर, निष्पादन योग्य ऐसे डेटा का उपयोग करके DON पर प्राप्त संपत्ति-मूल्य डेटा रिकॉर्ड कर सकता है उदाहरण के लिए, इसकी रिपोर्ट के लिए एक अनुगामी औसत की गणना करें। चित्र 1: एक उदाहरण के रूप में दर्शाने वाला वैचारिक चित्र कि कैसे एक विकेन्द्रीकृत ओरेकल नेटवर्क बुनियादी oracle कार्यक्षमता का एहसास कर सकता है, यानी, एक अनुबंध में ऑफ-चेन डेटा को रिले कर सकता है। एक निष्पादन योग्य ओ-चेन डेटा लाने के लिए एडेप्टर का उपयोग करता है, जिस पर वह गणना करता है, आउटपुट भेजता है लक्ष्य blockchain के लिए किसी अन्य एडॉप्टर पर। (एडाप्टर को कोड द्वारा प्रारंभ किया जाता है DON, छोटे नीले बक्सों द्वारा दर्शाया गया; तीर इसके लिए डेटा प्रवाह की दिशा दिखाते हैं विशेष उदाहरण।) निष्पादन योग्य अतिरिक्त रूप से स्थानीय DON को पढ़ और लिख सकता है स्थिति को बनाए रखने और/या अन्य निष्पादनयोग्यों के साथ संचार करने के लिए भंडारण। DONs में लचीली नेटवर्किंग, गणना और भंडारण, सभी यहाँ दर्शाए गए हैं, जो कई नवीनताओं को सक्षम करते हैं अनुप्रयोग. DONs का एक प्रमुख लाभ नई blockchain सेवाओं को बूटस्ट्रैप करने की उनकी क्षमता है। DONs एक ऐसा वाहन है जिसके द्वारा मौजूदा oracle नेटवर्क सेवा अनुप्रयोगों को शीघ्रता से खड़ा कर सकते हैं जिसके लिए आज उद्देश्य-निर्मित नेटवर्क के निर्माण की आवश्यकता होगी। हम संख्या देते हैं धारा 4 में ऐसे अनुप्रयोगों के उदाहरण। अनुभाग 3 में, हम DONs पर अधिक विवरण प्रदान करते हैं, उनकी क्षमताओं का वर्णन करते हुए इंटरफ़ेस की शर्तें जो वे डेवलपर्स और उपयोगकर्ताओं के सामने प्रस्तुत करते हैं। 1.2 सात प्रमुख डिज़ाइन लक्ष्य यहां हम विकास के लिए ऊपर बताए गए सात प्रमुख फोकसों की संक्षेप में समीक्षा करते हैं Chainlink, अर्थात्:हाइब्रिड smart contracts: Chainlink के लिए हमारे दृष्टिकोण का केंद्र सुरक्षित रूप से विचार है smart contracts में ऑन-चेन और ओ-चेन घटकों का संयोजन। हम अनुबंधों का उल्लेख करते हैं इस विचार को हाइब्रिड smart contracts या हाइब्रिड अनुबंध के रूप में साकार करना।2 ब्लॉकचेन विकेंद्रीकृत-सेवा में दो महत्वपूर्ण भूमिकाएँ निभाते हैं और निभाते रहेंगे पारिस्थितिकी तंत्र: वे दोनों लोकी हैं जहां क्रिप्टोकरेंसी स्वामित्व का प्रतिनिधित्व किया जाता है और विकेंद्रीकृत सेवाओं के लिए मजबूत एंकर। इसलिए स्मार्ट अनुबंधों को श्रृंखला पर प्रदर्शित या निष्पादित किया जाना चाहिए, लेकिन उनकी ऑन-चेन क्षमताएं गंभीर रूप से सीमित हैं। विशुद्ध रूप से ऑन-चेन अनुबंध कोड धीमा, महंगा और द्वीपीय है, जो वास्तविक दुनिया से लाभ उठाने में असमर्थ है डेटा और विभिन्न प्रकार की कार्यक्षमताएँ जो श्रृंखला पर स्वाभाविक रूप से अप्राप्य हैं, जिनमें गोपनीय गणना के विभिन्न रूप, सुरक्षित (छद्म) यादृच्छिकता की पीढ़ी शामिल है खनिक के विरुद्ध / validator हेरफेर, आदि। smart contract को अपनी पूरी क्षमता का एहसास करने के लिए smart contract की आवश्यकता होती है दो भागों से निर्मित किया जाना है: एक ऑन-चेन भाग (जिसे हम आम तौर पर एससी द्वारा दर्शाते हैं) और एक ओff-श्रृंखला भाग, DON पर चलने वाला एक निष्पादन योग्य (जिसे हम आम तौर पर इसके द्वारा निरूपित करते हैं) कार्यकारी). लक्ष्य ऑन-चेन कार्यक्षमता की एक सुरक्षित संरचना प्राप्त करना है ओff-श्रृंखला सेवाओं की बहुलता जिसे DONs प्रदान करना चाहता है। एक साथ, दो भाग एक हाइब्रिड अनुबंध बनाएं. हम चित्र 2 में संकल्पनात्मक रूप से विचार प्रस्तुत करते हैं। पहले से ही आज, Chainlink सेवाएँ3 जैसे डेटा फ़ीड और वीआरएफ अन्यथा सक्षम नहीं हैं smart contract अनुप्रयोग, DeFi से लेकर विकेंद्रीकृत बीमा तक काफी हद तक उत्पन्न NFT तक, अधिक सामान्य ढांचे की दिशा में पहले कदम के रूप में। Chainlink सेवाओं के रूप में इस श्वेतपत्र में हमारे दृष्टिकोण के अनुसार विस्तार करें और अधिक प्रदर्शनशील बनें सभी blockchains में smart contract सिस्टम की शक्ति होगी। इस श्वेतपत्र में हमारे अन्य छह प्रमुख फोकस को सेवा में अभिनय के रूप में देखा जा सकता है सबसे पहले, हाइब्रिड अनुबंधों में से एक। इन फोकसों में दृश्य को हटाना शामिल है हाइब्रिड अनुबंधों से जटिलता, अतिरिक्त ओ-चेन सेवाओं का निर्माण जो सक्षम बनाती है अधिक सक्षम हाइब्रिड अनुबंधों का निर्माण, और, विश्वास कम करने के मामले में, हाइब्रिड अनुबंधों द्वारा प्राप्त सुरक्षा गुणों को मजबूत करना। हम विचार छोड़ देते हैं अधिकांश पेपर में हाइब्रिड अनुबंध निहित हैं, लेकिन इनमें से कोई भी संयोजन DON के साथ मेनचेन तर्क को एक हाइब्रिड अनुबंध के रूप में देखा जा सकता है। जटिलता को दूर करना: DONs को विकेंद्रीकृत उपयोग करने के लिए डिज़ाइन किया गया है अक्सर जटिल मशीनरी को हटाकर डेवलपर्स और उपयोगकर्ताओं के लिए सिस्टम आसान हो जाता है DONs की शक्तिशाली और लचीली सेवाओं के पीछे। मौजूदा Chainlink सेवाएँ यह सुविधा पहले से ही है. उदाहरण के लिए, Chainlink में डेटा फ़ीड आज ऑनचेन इंटरफेस पेश करते हैं, जिसके लिए डेवलपर्स को प्रोटोकॉल स्तर के विवरण के बारे में चिंता करने की आवश्यकता नहीं होती है, जैसे कि ओसीआर किस माध्यम से आम सहमति रिपोर्टिंग लागू करता है 2ऑन-चेन/ओ-चेन अनुबंध संरचना का विचार पहले विभिन्न बाधाओं में उत्पन्न हुआ है फॉर्म, उदाहरण के लिए, लेयर-2 सिस्टम, टीईई-आधारित blockchains [80], आदि। हमारा लक्ष्य समर्थन और सामान्यीकरण करना है ये दृष्टिकोण और सुनिश्चित करते हैं कि वे ओ-चेन डेटा एक्सेस और अन्य कुंजी oracle को शामिल कर सकते हैं सेवाएँ। 3Chainlink सेवाओं में विभिन्न प्रकार की विकेन्द्रीकृत सेवाएँ और कार्यक्षमताएँ उपलब्ध हैं नेटवर्क. वे विभिन्न oracle नेटवर्क से बने कई नोड ऑपरेटरों द्वारा पेश किए जाते हैं पूरे पारिस्थितिकी तंत्र में.चित्र 2: ऑन-चेन/ओ-चेन अनुबंध संरचना को दर्शाने वाला वैचारिक चित्र। ए हाइब्रिड smart contract 3⃝दो पूरक घटकों से मिलकर बनता है: एक ऑन-चेन घटक SC 1⃝, blockchain पर निवासी, और एक ओff-श्रृंखला घटक निष्पादन 2⃝वह DON पर निष्पादित होता है। DON दो घटकों के बीच एक पुल के रूप में भी कार्य करता है हाइब्रिड अनुबंध को वेब सेवाओं जैसे ओ-चेन संसाधनों के साथ जोड़ने के रूप में blockchains, विकेन्द्रीकृत भंडारण, आदि। नोड्स का विकेन्द्रीकृत सेट। DONs इस अर्थ में एक कदम आगे जाते हैं कि वे इसका विस्तार करते हैं सेवाओं की श्रेणी जिसके लिए Chainlink डेवलपर्स को एक अमूर्त परत प्रदान कर सकती है उच्च स्तरीय सेवाओं के लिए सुव्यवस्थित इंटरफेस के साथ। हम धारा 4 में कई अनुप्रयोग उदाहरण प्रस्तुत करते हैं जो इस दृष्टिकोण पर प्रकाश डालते हैं। उदाहरण के लिए, हम सुरक्षित मिडलवेयर के रूप में DONs का उपयोग करने वाले उद्यमों की कल्पना करते हैं उनके लीगेसी सिस्टम को blockchains से कनेक्ट करें। (धारा 4.2 देखें।) DONs का यह उपयोग सामान्य blockchain गतिकी (फीस, पुनर्गठन, आदि) की जटिलता को दूर करता है। यह भी विशिष्ट blockchains की विशेषताओं को समाप्त कर देता है, जिससे उद्यमों को अपने मौजूदा सिस्टम को blockchain सिस्टम की निरंतर विस्तृत श्रृंखला के बिना कनेक्ट करने में सक्षम बनाया जा सकता है। इन प्रणालियों में विशेष विशेषज्ञता की आवश्यकता, या अधिक सामान्यतः, विकेंद्रीकृत प्रणालियों के विकास में। अंततः, हमारी महत्वाकांक्षा Chainlink द्वारा प्राप्त अमूर्तता की डिग्री को आगे बढ़ाने की है जिसे हम विकेन्द्रीकृत मेटललेयर के रूप में संदर्भित करते हैं उसे लागू करने के बिंदु तक। ऐसी परत डेवलपर्स के सभी वर्गों के लिए ऑन-चेन/ओ-चेन भेद को दूर कर देगा और डीएपी के उपयोगकर्ता, विकेंद्रीकृत सेवाओं के निर्बाध निर्माण और उपयोग की अनुमति देते हैं।विकास प्रक्रिया को सरल बनाने के लिए, डेवलपर्स एकीकृत मशीन मॉडल में वर्चुअल एप्लिकेशन के रूप में मेटलेयर में डीएपी कार्यक्षमता निर्दिष्ट कर सकते हैं। वे कर सकते थे फिर डीएपी को स्वचालित रूप से चालू करने के लिए एक विकेन्द्रीकृत-मेटललेयर कंपाइलर का उपयोग करें blockchains, DONs, और तक फैले इंटरऑपरेटिंग विकेन्द्रीकृत कार्यात्मकताओं का एक सेट बाहरी सेवाएँ. (इन बाहरी सेवाओं में से एक एंटरप्राइज सिस्टम हो सकता है, जो मेटलेयर को लीगेसी एंटरप्राइज सिस्टम से जुड़े अनुप्रयोगों के लिए उपयोगी बनाता है।) ऐसे संकलन आधुनिक कंपाइलर और सॉफ्टवेयर-डेवलपमेंट किट (एसडीके) के समान है विषम हार्डवेयर की पूरी क्षमता का उपयोग करने में सामान्यवादी प्रोग्रामर का समर्थन करें एक सामान्य प्रयोजन सीपीयू और जीपीयू जैसे विशेष हार्डवेयर से युक्त आर्किटेक्चर, मशीन-लर्निंग एक्सेलेरेटर, या विश्वसनीय एन्क्लेव। चित्र 3 इस विचार को वैचारिक स्तर पर प्रस्तुत करता है। हाइब्रिड smart contracts इस दृष्टि और उस अवधारणा की दिशा में पहला कदम है जिसे हम मेटा कॉन्ट्रैक्ट कहते हैं। मेटा कॉन्ट्रैक्ट विकेंद्रीकृत पर कोडित अनुप्रयोग हैं मेटालेयर और अंतर्निहित रूप से ऑन-चेन लॉजिक (smart contracts), साथ ही विभिन्न blockchains और मौजूदा ओ-चेन के बीच ओ-चेन गणना और कनेक्टिविटी को शामिल करता है। सेवाएँ। भाषा और कंपाइलर समर्थन, नए सुरक्षा मॉडल और की आवश्यकता को देखते हुए असमान प्रौद्योगिकियों का वैचारिक और तकनीकी सामंजस्य, तथापि, प्राप्ति एक सच्चे विकेन्द्रीकृत मेटलेयर का निर्माण एक महत्वाकांक्षी लक्ष्य है जिसकी हम लंबे समय से आकांक्षा कर रहे हैं समय क्षितिज. फिर भी यह पढ़ते समय ध्यान में रखने के लिए एक उपयोगी आदर्श मॉडल है यह पेपर, यहां विस्तृत नहीं है, लेकिन हम अपने भविष्य के काम में जिस पर ध्यान केंद्रित करने की योजना बना रहे हैं Chainlink. स्केलिंग: हमारे विकसित होते डिज़ाइनों में सर्वोपरि महत्व का लक्ष्य सक्षम करना है Chainlink नेटवर्क blockchain पारिस्थितिकी तंत्र की बढ़ती स्केलिंग आवश्यकताओं को पूरा करने के लिए। मौजूदा अनुमति रहित नेटवर्क कंजेशन एक बार-बार होने वाली समस्या बन गई है blockchains [86], नए और अधिक प्रदर्शन करने वाले blockchain डिज़ाइन उपयोग में आ रहे हैं, उदाहरण के लिए, [103, 120, 203], साथ ही पूरक परत-2 स्केलिंग प्रौद्योगिकियां, उदाहरण के लिए, [5, 12, 121, 141, 169, 186, 187]। Oracle सेवाओं को विलंबता और थ्रूपुट प्राप्त करना होगा जो ऑन-चेन शुल्क को कम करते हुए इन प्रणालियों की प्रदर्शन मांगों को पूरा करते हैं (उदाहरण के लिए, गैस लागत) अनुबंध ऑपरेटरों और सामान्य उपयोगकर्ताओं के लिए समान रूप से। DONs के साथ, Chainlink कार्यक्षमता का लक्ष्य आगे बढ़ना और पूरी तरह से वेब आधारित सिस्टम के लिए पर्याप्त उच्च प्रदर्शन प्रदान करना है। DONs को अपने प्रदर्शन में अधिकांश लाभ तेज़, समिति-आधारित या अनुमति रहित सर्वसम्मति प्रोटोकॉल के उपयोग से प्राप्त होता है, जिसे वे blockchains के साथ जोड़ते हैं वे समर्थन करते हैं. हम उम्मीद करते हैं कि विभिन्न कॉन्फ़िगरेशन वाले कई DON समानांतर में चलेंगे; विभिन्न डीएपी और उपयोगकर्ता अंतर्निहित सर्वसम्मति विकल्पों में ट्रेडऑफ़ को नेविगेट कर सकते हैं उनकी आवेदन आवश्यकताओं के अनुसार। DONs को वास्तव में परत-2 प्रौद्योगिकियों के रूप में देखा जा सकता है। हम बीच में यही उम्मीद करते हैं अन्य सेवाएँ, DONs लेनदेन निष्पादन फ्रेमवर्क (TEF) का समर्थन करेंगी, जो DONs और इस प्रकार oracles को अन्य उच्च-प्रदर्शन के साथ कुशल एकीकरण की सुविधा प्रदान करता है परत-2 प्रणालियाँ—उदाहरण के लिए, rollups, प्रणालियाँ जो प्राप्त करने के लिए श्रृंखला के लेनदेन को बंडल करती हैं प्रदर्शन में सुधार. हम धारा 6 में टीईएफ का परिचय देते हैं।

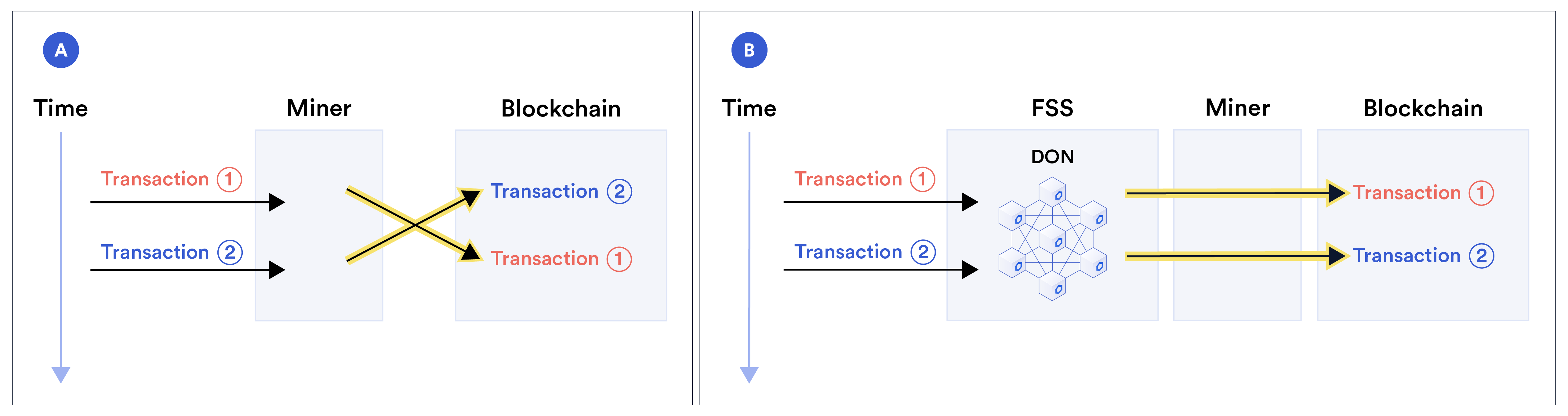

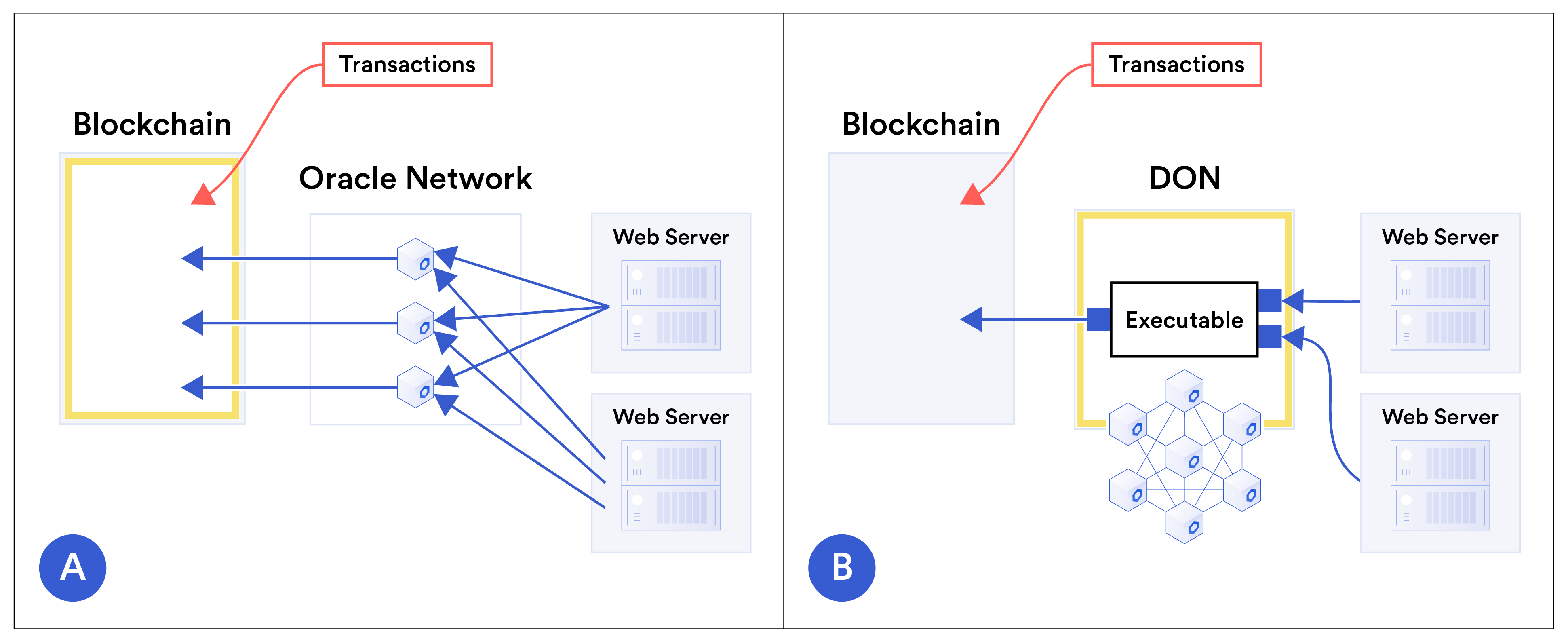

चित्र 3: विकेन्द्रीकृत धातु परत की आदर्श प्राप्ति को दर्शाने वाला वैचारिक चित्र। के लिए विकास में आसानी के लिए, एक डेवलपर गुलाबी रंग में हाइलाइट किए गए DApp को वर्चुअल के रूप में निर्दिष्ट करता है एकीकृत मशीन मॉडल में अनुप्रयोग। एक विकेन्द्रीकृत-मेटललेयर कंपाइलर स्वचालित रूप से संबंधित इंटरऑपरेटिंग कार्यक्षमताएँ उत्पन्न करता है: smart contracts (चिह्नित) एससी द्वारा), DONs पर तर्क (निष्पादन द्वारा चिह्नित), बाहरी सेवाओं को लक्षित करने के लिए कनेक्ट होने वाले एडेप्टर, इत्यादि, जैसा कि पीले हाइलाइट में दर्शाया गया है। चित्र 4 वैचारिक रूप से दिखाता है कि DONs blockchain (smart contract) स्केलिंग में कैसे सुधार करते हैं लेन-देन और oracle-श्रृंखला की रिपोर्ट प्रसंस्करण पर ध्यान केंद्रित करके, बजाय इसके कि श्रृंखला. गणना के मुख्य स्थान में यह बदलाव लेनदेन विलंबता को कम करता है और लेन-देन थ्रूपुट को बढ़ावा देते हुए शुल्क। गोपनीयता: ब्लॉकचेन smart contracts और उनके द्वारा लागू किए जाने वाले अनुप्रयोगों के लिए अभूतपूर्व पारदर्शिता प्रदान करते हैं। लेकिन पारदर्शिता और गोपनीयता के बीच एक बुनियादी तनाव है। आज, उदाहरण के लिए, उपयोगकर्ताओं का विकेन्द्रीकृत विनिमय ट्रांस-चित्र 4: संकल्पनात्मक चित्र दर्शाता है कि विकेंद्रीकृत Oracle नेटवर्क कैसे सुधार करते हैं blockchain-सक्षम smart contracts की स्केलिंग। चित्र ए ⃝एक पारंपरिक oracle दिखाता है वास्तुकला. लेन-देन सीधे blockchain पर भेजे जाते हैं, जैसे oracle रिपोर्टें होती हैं। इस प्रकार, पीले रंग में हाइलाइट किया गया blockchain, लेनदेन प्रसंस्करण के लिए मुख्य स्थान है। चित्र B⃝blockchain पर अनुबंधों का समर्थन करने के लिए DON का उपयोग दिखाता है। ए DON निष्पादन योग्य प्रक्रियाएं बाहरी सिस्टम और फॉरवर्ड से डेटा के साथ लेनदेन करती हैं परिणाम - उदाहरण के लिए, लेनदेन के प्रभाव के परिणामस्वरूप बंडल लेनदेन या अनुबंध स्थिति में परिवर्तन - blockchain तक। इस प्रकार, पीले रंग में हाइलाइट किया गया DON मुख्य है लेनदेन प्रसंस्करण के लिए स्थान. गतिविधियों को श्रृंखला पर रिकॉर्ड किया जाता है, जिससे विनिमय व्यवहार की निगरानी करना भी आसान हो जाता है उपयोगकर्ताओं के वित्तीय लेनदेन को सार्वजनिक रूप से दृश्यमान बनाना। इसी तरह, डेटा स्मार्ट को रिले किया गया अनुबंध श्रृंखला पर बने हुए हैं। यह ऐसे डेटा को आसानी से ऑडिट योग्य बनाता है, लेकिन कार्य करता है संवेदनशील या के साथ smart contracts प्रस्तुत करने के इच्छुक डेटा प्रदाताओं के लिए एक निरुत्साहन मालिकाना डेटा. हमारा मानना है कि oracle नेटवर्क अगली पीढ़ी को उत्प्रेरित करने में महत्वपूर्ण भूमिका निभाएंगे सिस्टम जो blockchains की सहज पारदर्शिता को नई गोपनीयता सुरक्षा के साथ जोड़ते हैं। इस पेपर में, हम दिखाते हैं कि वे तीन मुख्य तरीकों का उपयोग करके ऐसा कैसे करेंगे: • गोपनीयता-संरक्षण एडाप्टर: नियोजित तैनाती के साथ दो प्रौद्योगिकियां Chainlink के नेटवर्क में, DECO [234] और टाउन कैरियर [233], oracle नोड्स को सक्षम करें उपयोगकर्ता की गोपनीयता और डेटा की सुरक्षा करने वाले तरीकों से ओ-चेन सिस्टम से डेटा पुनर्प्राप्त करें गोपनीयता. वे DONs के लिए एडाप्टर के डिज़ाइन में महत्वपूर्ण भूमिका निभाएंगे। (इन दो प्रौद्योगिकियों पर विवरण के लिए धारा 3.6.2 देखें।) • गोपनीय गणना: DONs आसानी से अपनी गणना को blockchains पर निर्भर होने से छिपा सकते हैं। सुरक्षित मल्टी-पार्टी गणना और/या विश्वसनीय निष्पादन वातावरण का उपयोग करके, मजबूत गोपनीयता भी संभव है जिसमें DON नोड्स उन डेटा पर गणना करें जिनकी उन्हें स्वयं दृश्यता नहीं है।

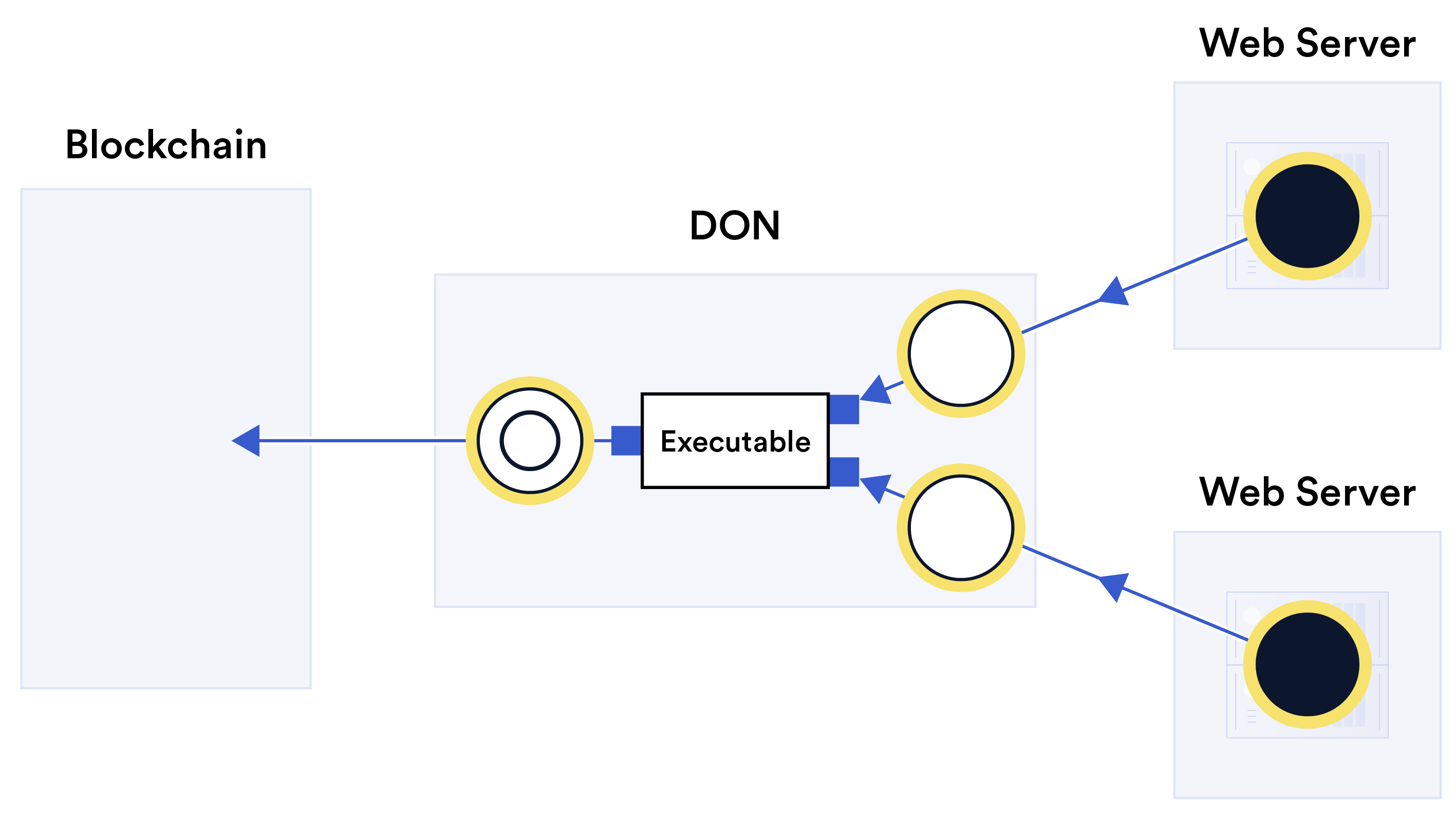

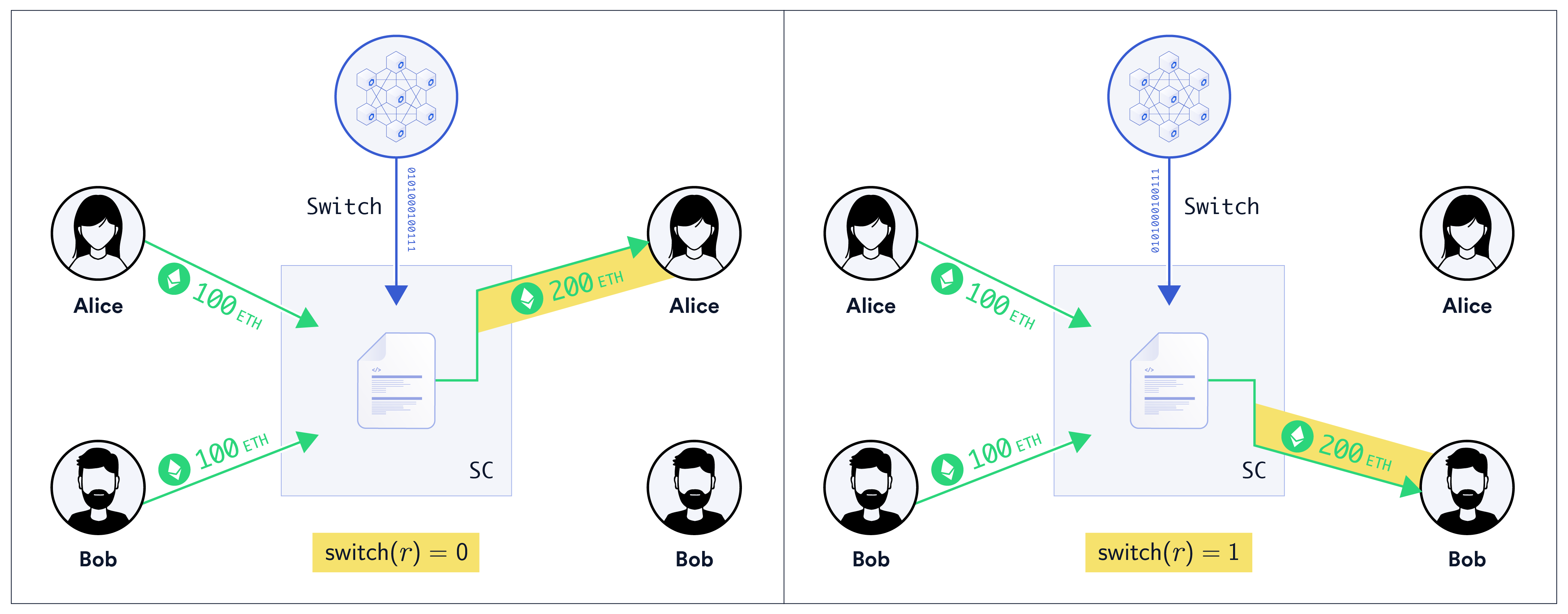

• गोपनीय परत-2 प्रणालियों के लिए समर्थन: टीईएफ को विभिन्न परत-2 प्रणालियों का समर्थन करने के लिए डिज़ाइन किया गया है, जिनमें से कई प्रदान करने के लिए शून्य-ज्ञान प्रमाण का उपयोग करते हैं लेन-देन की गोपनीयता के विभिन्न रूप। हम धारा 3 में इन दृष्टिकोणों पर चर्चा करते हैं (धारा 6, परिशिष्ट बी.1 और परिशिष्ट बी.2 में अतिरिक्त विवरण के साथ)। चित्र 5 एक वैचारिक दृष्टिकोण प्रस्तुत करता है कि गोपनीयता-संरक्षण एडाप्टर के माध्यम से संवेदनशील डेटा बाहरी स्रोतों से smart contract तक कैसे प्रवाहित हो सकता है और DON में गोपनीय गणना। चित्र 5: DON में गोपनीयता-संरक्षण संचालन का वैचारिक आरेख संवेदनशील डेटा (पीले रंग में हाइलाइट किया गया)। वेब में संवेदनशील स्रोत डेटा (काले घेरे)। गोपनीयता-संरक्षण एडेप्टर (नीली, दोहरी तीर वाली रेखाएं) का उपयोग करके सर्वर को DON पर निकाला जाता है। DON इन एडाप्टरों से व्युत्पन्न डेटा (खोखले वृत्त) प्राप्त करता है- किसी फ़ंक्शन को लागू करने का परिणाम या, उदाहरण के लिए, संवेदनशील स्रोत पर गुप्त-साझाकरण डेटा. DON पर एक निष्पादन योग्य व्युत्पन्न डेटा पर गोपनीय गणना लागू कर सकता है एक रिपोर्ट (डबल सर्कल) बनाने के लिए, जिसे यह blockchain पर एक एडाप्टर के माध्यम से भेजता है। हमारा मानना है कि गोपनीय डेटा को संभालने के लिए शक्तिशाली उपकरण पूरी तरह से खुल जाएंगे अनुप्रयोगों की सीमा. इनमें निजी विकेंद्रीकृत (और केंद्रीकृत) वित्त, विकेंद्रीकृत पहचान, क्रेडिट-आधारित ऑन-चेन ऋण, और अधिक कुशल और शामिल हैं। उपयोगकर्ता-अनुकूल अपने ग्राहक को जानें और मान्यता प्रोटोकॉल, जैसा कि हम धारा 4 में चर्चा करते हैं। लेन-देन के लिए आदेश-निष्पक्षता: आज के blockchain डिज़ाइन में थोड़ा गंदापन है खुला रहस्य: वे क्षणिक रूप से केंद्रीकृत हैं। खनिक और validator ट्रांस- ऑर्डर कर सकते हैं-वे जो भी कार्य चुनते हैं। लेन-देन आदेश में उपयोगकर्ताओं द्वारा हेरफेर भी किया जा सकता है उनके द्वारा भुगतान की जाने वाली नेटवर्क फीस का एक कार्य (उदाहरण के लिए, Ethereum में गैस की कीमतें) और कुछ के लिए तेज़ नेटवर्क कनेक्शन का लाभ उठाकर हद तक। इस तरह के हेरफेर, के लिए कर सकते हैं उदाहरण के लिए, फ्रंट-रनिंग का रूप लें, जिसमें एक रणनीतिक अभिनेता जैसे कि खनिक उपयोगकर्ता के लेन-देन का निरीक्षण करता है और अपने स्वयं के शोषणकारी लेन-देन को पहले वाले में सम्मिलित करता है एक ही ब्लॉक में स्थिति—उपयोगकर्ता के लेन-देन की अग्रिम जानकारी का लाभ उठाकर प्रभावी ढंग से उपयोगकर्ता से पैसे चुराना। उदाहरण के लिए, एक बॉट खरीद ऑर्डर दे सकता है किसी उपयोगकर्ता से पहले. इसके बाद यह इससे प्रेरित परिसंपत्ति मूल्य वृद्धि का लाभ उठा सकता है उपयोगकर्ता का व्यापार. कुछ बॉट्स द्वारा फ्रंट-रनिंग जो आम उपयोगकर्ताओं को नुकसान पहुंचाती है - उच्च-आवृत्ति के अनुरूप वॉल स्ट्रीट पर व्यापार पहले से ही प्रचलित है और अच्छी तरह से प्रलेखित है [90], जैसा कि संबंधित है बैक-रनिंग [159] और [195] की नकल करने वाले स्वचालित लेनदेन जैसे हमले। खनिकों द्वारा ऑर्डर शोषण को व्यवस्थित करने के प्रस्ताव हाल ही में सामने आए हैं [110]। परत-2 प्रौद्योगिकियां जैसे rollups समस्या का समाधान नहीं करतीं, बल्कि केवल पुनः केंद्रीकृत करती हैं ऑर्डर देना, इसे उस इकाई के हाथों में देना जो rollup बनाता है। हमारा एक लक्ष्य Chainlink में फेयर सीक्वेंसिंग नामक सेवा शुरू करना है सेवाएँ (FSS) [137]। FSS smart contract डिजाइनरों को उनके लिए उचित ऑर्डर सुनिश्चित करने में मदद करता है लेनदेन और उपयोगकर्ता लेनदेन के साथ-साथ अन्य प्रकार के लेनदेन, जैसे oracle रिपोर्ट ट्रांसमिशन पर फ्रंट-रनिंग, बैक-रनिंग और संबंधित हमलों से बचें। एफएसएस [144] में प्रस्तुत आदेश-निष्पक्षता की कठोर, अस्थायी धारणा जैसे विचारों को लागू करने के लिए DON को सक्षम बनाता है। एक आकस्मिक लाभ के रूप में, एफएसएस उपयोगकर्ताओं के नेटवर्क को भी कम कर सकता है शुल्क (जैसे, गैस लागत)। संक्षेप में, एफएसएस में, लेनदेन सीधे लक्ष्य smart contract तक प्रसारित होने के बजाय DON से होकर गुजरते हैं। DON लेनदेन का आदेश देता है और फिर आगे भेजता है उन्हें अनुबंध के लिए. चित्र 6: एफएसएस कैसे फायदेमंद है इसका उदाहरण। चित्र ए ⃝दिखाता है कि कैसे एक खनिक इसका शोषण करता है लेन-देन का आदेश देने की केंद्रीकृत शक्ति, लेन-देन की एक जोड़ी को स्वैप कर सकती है: लेन-देन 1⃝ 2⃝ से पहले आता है, लेकिन खनिक इसे 2⃝ के बाद अनुक्रमित करता है। इसके विपरीत, चित्र B⃝दिखाता है कैसे DON DON नोड्स के बीच ऑर्डर देने की प्रक्रिया को विकेंद्रीकृत करता है। यदि कोरम का ईमानदार नोड्स को 2⃝ से पहले 1⃝ प्राप्त होता है, FSS श्रृंखला पर 1⃝ को 2⃝ से पहले प्रदर्शित करता है- अनुबंध-प्रवर्तनीय अनुक्रम संख्याओं को संलग्न करके खनिकों को पुनः व्यवस्थित करने से रोकना। चित्र 6 मानक खनन की तुलना एफएसएस से करता है। यह दिखाता है कि मानक खनन में,लेन-देन आदेश देने की प्रक्रिया खनिक के साथ केंद्रीकृत है और इस प्रकार इसके अधीन है हेरफेर, जैसे लेन-देन की एक जोड़ी को उनके आगमन के संबंध में पुन: व्यवस्थित करना बार. इसके विपरीत, FSS में, प्रक्रिया DON नोड्स के बीच विकेंद्रीकृत है। मान लेना ईमानदार नोड्स का एक कोरम, एफएसएस अस्थायी आदेश जैसी नीतियों को लागू करने में मदद करता है लेनदेन, खनिकों और अन्य संस्थाओं द्वारा हेरफेर के अवसरों को कम करना। इसके अतिरिक्त, चूंकि उपयोगकर्ताओं को गैस की कीमत के आधार पर अधिमान्य ऑर्डर के लिए प्रतिस्पर्धा करने की आवश्यकता नहीं है, वे अपेक्षाकृत कम गैस की कीमतों का भुगतान कर सकते हैं (जबकि DON से लेनदेन बैच किया जा सकता है गैस बचत के लिए)। विश्वास न्यूनीकरण: DONs के डिज़ाइन में हमारा सामान्य उद्देश्य अत्यधिक सुविधा प्रदान करना है smart contracts और अन्य oracle-निर्भर प्रणालियों के लिए समर्थन की भरोसेमंद परत विकेंद्रीकरण, क्रिप्टोग्राफ़िक उपकरण और क्रिप्टोआर्थिक गारंटी के माध्यम से। DON स्वयं विकेंद्रीकृत है, और उपयोगकर्ता किसी भी उपलब्ध DON में से चुन सकते हैं मुख्य श्रृंखला का समर्थन करता है जिस पर वे अतिरिक्त DONs को संचालित या उत्पन्न करना चाहते हैं उन नोड्स की समितियों के साथ जिन पर उन्हें भरोसा है। हालाँकि, कुछ अनुप्रयोगों के लिए, विशेष रूप से smart contracts, Chainlink उपयोगकर्ता हो सकते हैं एक ऐसे ट्रस्ट मॉडल का पक्ष लें जो DON द्वारा समर्थित मुख्य श्रृंखला को अधिक भरोसेमंद मानता हो DON से भी अधिक। ऐसे उपयोगकर्ताओं के लिए, हमारे पास पहले से ही है या इसे शामिल करने की योजना है Chainlink नेटवर्क की वास्तुकला में कई तंत्र हैं जो अनुबंधों को सक्षम करते हैं DONs द्वारा प्रदान किए गए सुरक्षा आश्वासनों को मजबूत करने के लिए एक मुख्य श्रृंखला पर, जबकि साथ ही, दूषित डेटा स्रोतों की संभावना के विरुद्ध सुरक्षा भी लागू की जा रही है जैसे कि वेब सर्वर जिनसे DON डेटा प्राप्त करता है। हम धारा 7 में इन तंत्रों का वर्णन करते हैं। वे पांच मुख्य शीर्षकों के अंतर्गत आते हैं: • डेटा-स्रोत प्रमाणीकरण: उपकरण जो डेटा प्रदाताओं को डिजिटल रूप से हस्ताक्षर करने में सक्षम बनाते हैं उनका डेटा और इस प्रकार मूल और के बीच हिरासत की श्रृंखला को मजबूत करता है भरोसा अनुबंध. • DON अल्पसंख्यक रिपोर्ट: DON नोड्स के अल्पसंख्यक उपसमूह द्वारा जारी किए गए झंडे DON में बहुसंख्यक गड़बड़ी देखी गई। • गार्ड रेल्स: मुख्य श्रृंखला पर तर्क जो विषम परिस्थितियों और रुकावटों का पता लगाता है या अनुबंध निष्पादन को रोक देता है (या अन्य सुधारों को लागू करता है)। • विश्वास-न्यूनतम शासन: सामुदायिक निरीक्षण की सुविधा के लिए क्रमिक-रिलीज़ अपडेट का उपयोग, साथ ही तेजी से विकेन्द्रीकृत आपातकालीन हस्तक्षेप सिस्टम विफलताओं पर प्रतिक्रिया. • विकेंद्रीकृत इकाई प्रमाणीकरण: सार्वजनिक-कुंजी अवसंरचना (पीकेआई) का उपयोग Chainlink नेटवर्क में इकाइयों की पहचान करें। चित्र 7 हमारे विश्वास-न्यूनीकरण लक्ष्यों की एक वैचारिक योजना प्रस्तुत करता है। प्रोत्साहन-आधारित (क्रिप्टोइकोनॉमिक) सुरक्षा: oracle नोड्स में रिपोर्ट निर्माण का विकेंद्रीकरण कुछ नोड्स के दूषित होने पर भी सुरक्षा सुनिश्चित करने में मदद करता है।

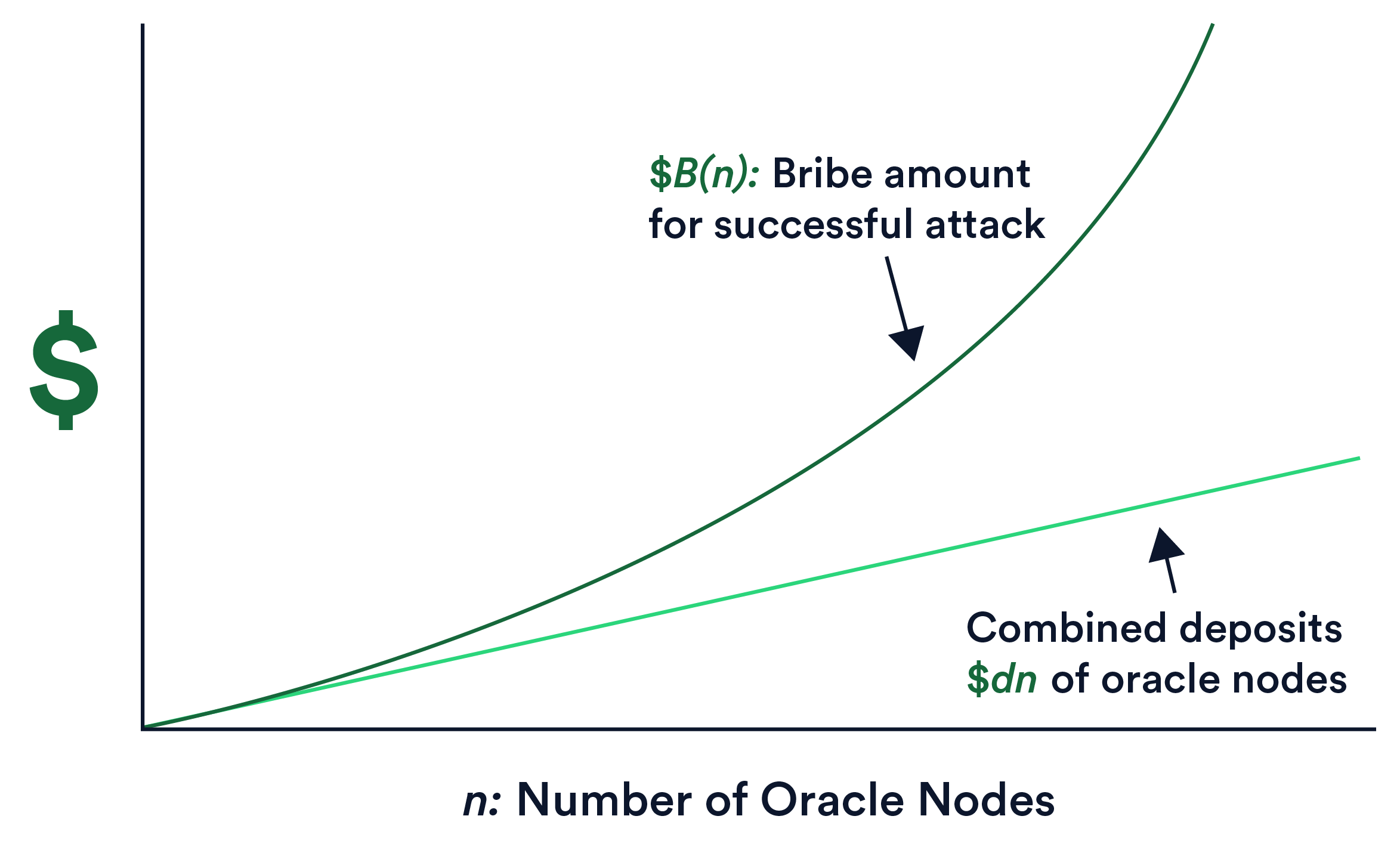

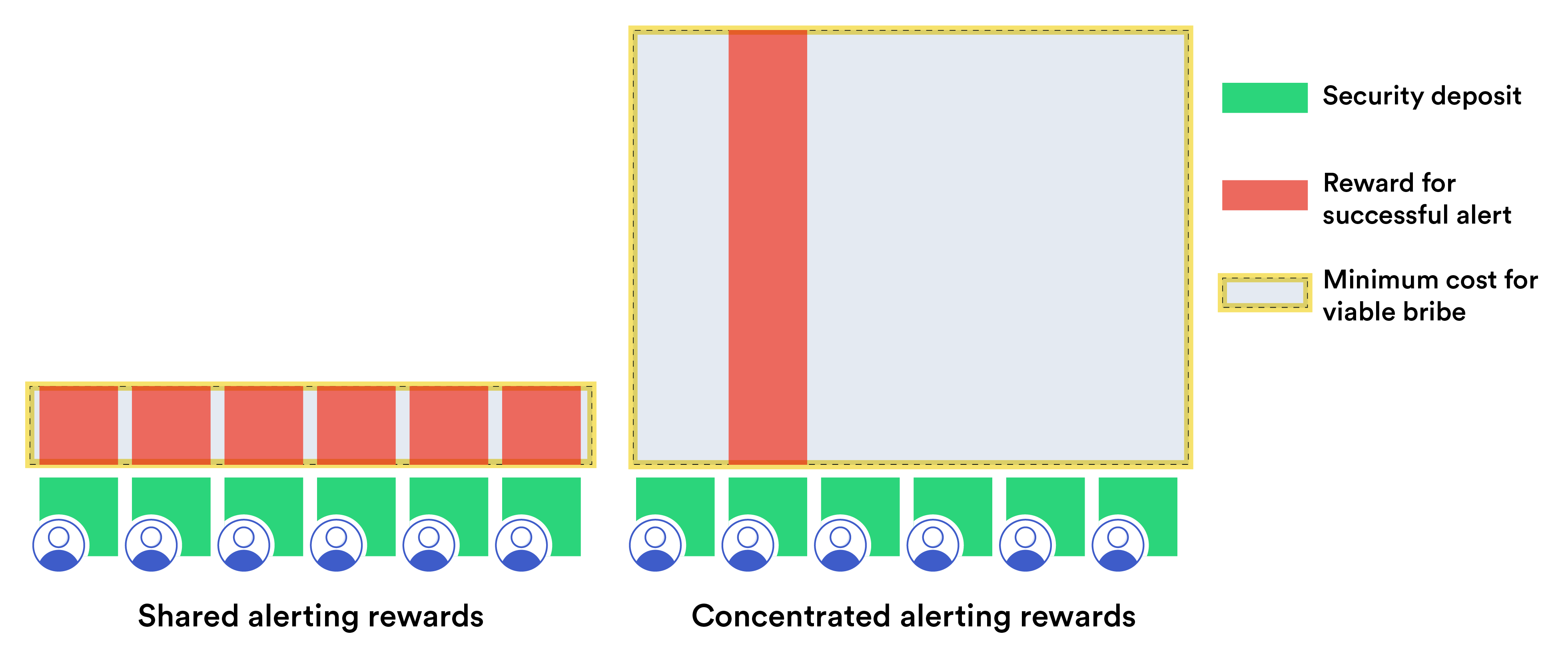

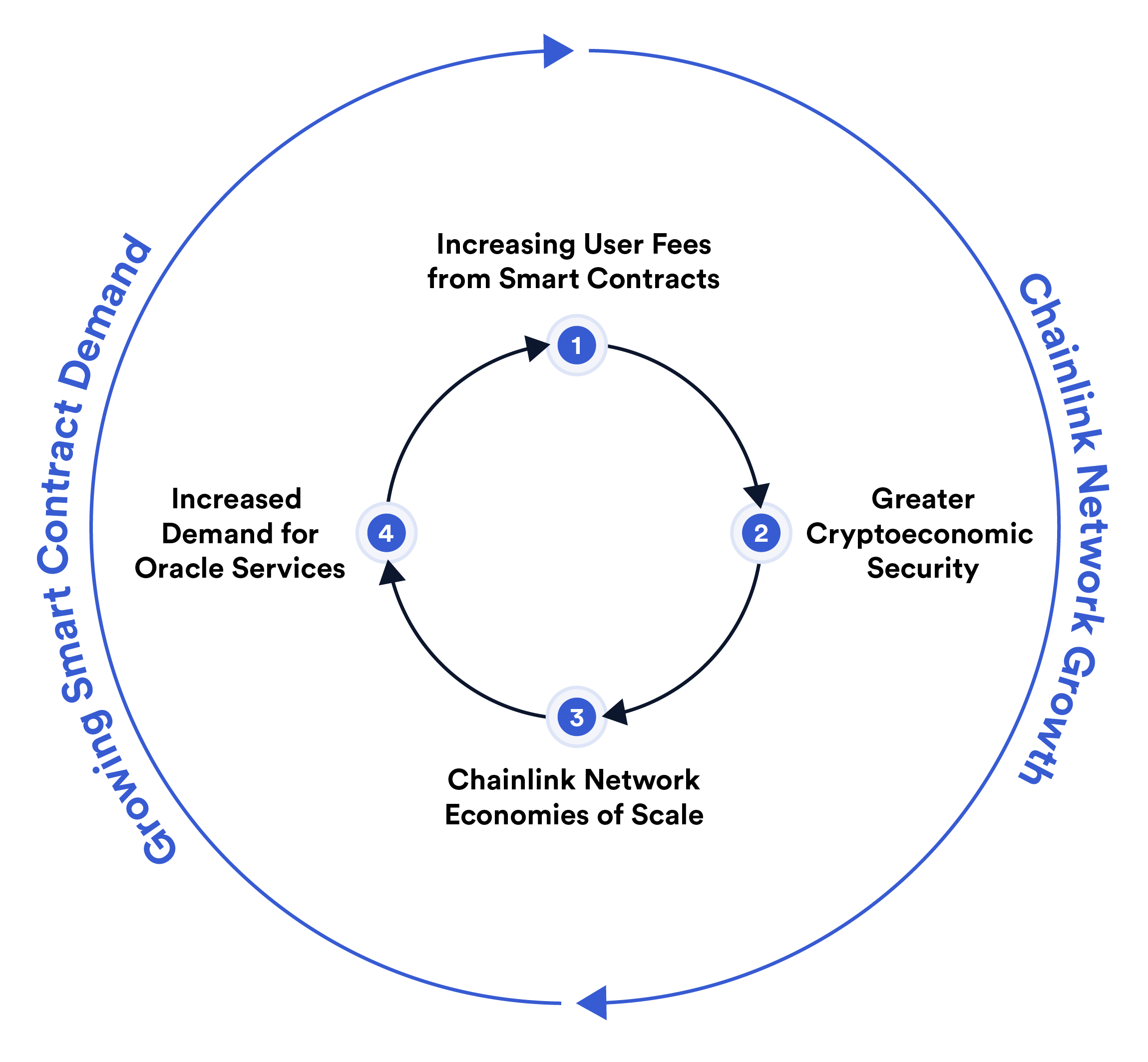

चित्र 7: Chainlink के विश्वास-न्यूनीकरण लक्ष्य का वैचारिक चित्रण, जो कि है DON और वेब जैसे डेटा स्रोतों के सही व्यवहार के लिए उपयोगकर्ताओं की आवश्यकता को कम करें सर्वर. चित्र में पीली हाइलाइट्स विश्वास-न्यूनीकरण लोकी को दर्शाती हैं: DON और वेब सर्वर के व्यक्तिगत या अल्पसंख्यक सेट। गुलाबी हाइलाइट्स सिस्टम घटकों को दर्शाते हैं जो धारणा के आधार पर अत्यधिक भरोसेमंद हैं: blockchain और बहुमत पर अनुबंध वेब सर्वरों की, यानी समग्र रूप से वेब सर्वर। हालाँकि, यह सुनिश्चित करना भी उतना ही महत्वपूर्ण है कि नोड्स को सही ढंग से व्यवहार करने के लिए वित्तीय प्रोत्साहन मिले। स्टेकिंग, यानी, नोड्स को लिंक और स्लैशिंग की जमा राशि प्रदान करने की आवश्यकता होती है (जब्त करना) दुर्व्यवहार के मामले में ये जमा राशियाँ Chainlink में महत्वपूर्ण भूमिका निभाएंगी। यह एक महत्वपूर्ण प्रोत्साहन डिज़ाइन है जिसका उपयोग पहले से ही कई blockchains में किया जा चुका है। उदाहरण के लिए, [81, 103, 120, 204]। हालाँकि, Chainlink में स्टेकिंग, स्टैंडअलोन में staking से बहुत अलग दिखती है blockchains. blockchains में हिस्सेदारी का उद्देश्य आम सहमति पर हमलों को रोकना है। इसमें एक है Chainlink में अलग लक्ष्य: सही oracle रिपोर्ट की समय पर डिलीवरी सुनिश्चित करना। oracle नेटवर्क के लिए एक अच्छी तरह से डिज़ाइन की गई staking प्रणाली को रिश्वतखोरी जैसे हमलों को प्रस्तुत करना चाहिए किसी प्रतिद्वंद्वी के लिए लाभहीन, तब भी जब लक्ष्य उच्च के साथ smart contract हो मौद्रिक मूल्य. इस पेपर में, हम तीन कुंजी के साथ Chainlink में staking के लिए एक सामान्य दृष्टिकोण प्रस्तुत करते हैं नवाचार:1. एक शक्तिशाली प्रतिकूल मॉडल जो मौजूदा में नजरअंदाज किए गए हमलों को शामिल करता है दृष्टिकोण. एक उदाहरण वह है जिसे हम संभावित रिश्वतखोरी कहते हैं। यह का एक रूप है रिश्वतखोरी जो यह निर्धारित करती है कि कौन से नोड सशर्त आधार पर रिश्वत प्राप्त करते हैं, उदाहरण के लिए, अधिकारी उन नोड्स के लिए अग्रिम रूप से रिश्वत की गारंटी देते हैं जिन्हें staking तंत्र चुनता है विशेष भूमिकाओं के लिए यादृच्छिक (जैसे कि रिपोर्ट निर्णय को ट्रिगर करना)। 2. सुपर-लीनियर staking प्रभाव, जिसका अनौपचारिक अर्थ है कि सफल होने के लिए, एक प्रतिद्वंद्वी के पास सभी oracle की संयुक्त जमा राशि से $B अधिक बजट होना चाहिए। नोड्स. अधिक सटीक रूप से, हमारा मतलब है कि n के एक फ़ंक्शन के रूप में, a में \(B(n) ≫\)dn n oracle नोड्स का नेटवर्क, जिनमें से प्रत्येक की निश्चित जमा राशि $d है (अधिक औपचारिक रूप से, \(B(n) is asymptotically larger in n than \)dn). चित्र 8 एक वैचारिक दृष्टिकोण देता है यह संपत्ति. 3. इम्प्लिसिट-इंसेंटिव फ्रेमवर्क (आईआईएफ), एक प्रोत्साहन मॉडल जिसे हमने तैयार किया है स्पष्ट जमा से परे अनुभवजन्य रूप से मापने योग्य प्रोत्साहन शामिल करें staking नोड्स के भविष्य के शुल्क अवसरों सहित फंड। IIF की धारणा का विस्तार करता है स्पष्ट नोड जमा से परे हिस्सेदारी। चित्र 8: Chainlink staking में सुपर-रैखिक स्केलिंग को दर्शाने वाला वैचारिक आरेख। द एक प्रतिद्वंद्वी द्वारा आवश्यक रिश्वत $B(n) संयुक्त जमा की तुलना में n में तेजी से बढ़ती है सभी oracle नोड्स का $dn। हम दिखाते हैं कि कैसे IIF और सुपर-लीनियर staking प्रभाव मिलकर हमें प्रेरित करते हैं oracle नेटवर्क के लिए आर्थिक सुरक्षा के एक अच्छे चक्र को कॉल करें। जब नए उपयोगकर्ता प्रवेश करते हैं

सिस्टम, Chainlink नोड्स चलाने से संभावित भविष्य की आय में वृद्धि कर रहा है वर्तमान और भविष्य के उपयोगकर्ताओं के लिए आर्थिक सुरक्षा की सीमांत लागत कम हो जाती है। के एक शासन में लोचदार मांग, यह कम लागत अतिरिक्त उपयोगकर्ताओं को इसका उपयोग करने के लिए प्रोत्साहित करती है नेटवर्क, निरंतर चल रहे पुण्य चक्र में गोद लेने को कायम रख रहा है। ध्यान दें: हालाँकि यह श्वेतपत्र Chainlink के विकास के लिए हमारे दृष्टिकोण के महत्वपूर्ण तत्वों को रेखांकित करता है, यह अनौपचारिक है और इसमें कुछ विस्तृत तकनीकी विशिष्टताएँ शामिल हैं। हम योजना बनाते हैं अतिरिक्त सुविधाओं और दृष्टिकोणों के विकसित होने पर उन पर केंद्रित तकनीकी पेपर जारी करें। इसके अलावा, प्रस्तुत दृष्टि के कई तत्वों पर जोर देना महत्वपूर्ण है यहां (स्केलिंग सुधार, गोपनीयता प्रौद्योगिकियां, एफएसएस, आदि) हो सकते हैं और होंगे उन्नत DONs की बुनियादी सुविधा बनने से पहले ही प्रारंभिक रूप में तैनात किया गया Chainlink. 1.3 इस पेपर का संगठन हम अपने सुरक्षा मॉडल और नोटेशन को धारा 2 में प्रस्तुत करते हैं और विकेंद्रीकृत की रूपरेखा तैयार करते हैं धारा 3 में ओरेकल नेटवर्क एपीआई। धारा 4 में, हम कई उदाहरण प्रस्तुत करते हैं ऐसे एप्लिकेशन जिनके लिए DONs एक आकर्षक परिनियोजन प्लेटफ़ॉर्म प्रदान करते हैं। पाठक कर सकते हैं इस बिंदु तक पढ़कर पेपर की अधिकांश प्रमुख अवधारणाओं को सीखें। पेपर के शेष भाग में और विवरण हैं। हम निष्पक्ष अनुक्रमण का वर्णन करते हैं धारा 5 में सेवाएँ (एफएसएस) और धारा 6 में लेनदेन-निष्पादन फ्रेमवर्क (टीईएफ)। हम धारा 7 में विश्वास न्यूनीकरण के लिए अपने दृष्टिकोण का वर्णन करते हैं। हम कुछ पर विचार करते हैं महत्वपूर्ण DON परिनियोजन आवश्यकताएँ, अर्थात् सुविधाओं का वृद्धिशील रोलआउट, गतिशील खाता सदस्यता, और धारा 8 में जवाबदेही। अंत में, धारा 9 में, हम देते हैं प्रोत्साहन डिज़ाइन के प्रति हमारे विकासशील दृष्टिकोण का अवलोकन। हम धारा 10 में निष्कर्ष निकालते हैं। उन पाठकों की मदद करने के लिए जिनकी इस पेपर की अवधारणाओं से सीमित जानकारी है, हम परिशिष्ट A में एक शब्दावली प्रदान करें। हम DON इंटरफ़ेस पर अधिक विवरण प्रस्तुत करते हैं और परिशिष्ट बी में कार्यक्षमता और परिशिष्ट सी में कुछ उदाहरण एडाप्टर प्रस्तुत करते हैं। परिशिष्ट डी में, हम विश्वास-न्यूनतम डेटा-स्रोत के लिए एक क्रिप्टोग्राफ़िक आदिम का वर्णन करते हैं प्रमाणीकरण को कार्यात्मक हस्ताक्षर कहा जाता है और विवेकाधीन कार्यात्मक हस्ताक्षर नामक एक नया संस्करण पेश किया जाता है। हम समिति पर असर डालने वाले कुछ विचारों पर चर्चा करते हैं परिशिष्ट एफ में DONs के लिए चयन।

सुरक्षा मॉडल और लक्ष्य

विकेंद्रीकृत ओरेकल नेटवर्क एक विशिष्ट वितरित प्रणाली है जिसकी हम अपेक्षा करते हैं शुरुआत में इसे आम तौर पर लागू किया जाएगा - हालांकि जरूरी नहीं - समिति-आधारित द्वारा सर्वसम्मति प्रोटोकॉल और oracle नोड्स के एक सेट द्वारा चलाया जाता है। DON को मुख्य रूप से डिज़ाइन किया गया है oracle रिपोर्ट के साथ मुख्य श्रृंखला पर smart contract की क्षमताओं को बढ़ाने के लिए और अन्य सेवाएँ, लेकिन यह अन्य गैरblockchain प्रणालियों को वही सहायक सेवाएँ प्रदान कर सकता है, और इस प्रकार किसी विशेष मुख्य श्रृंखला से संबद्ध होने की आवश्यकता नहीं है।

इसलिए जिस मॉडल और गुणों पर हम विचार करते हैं वे काफी हद तक उपयोग से स्वतंत्र हैं DON के विशेष अनुप्रयोग। 2.1 वर्तमान वास्तुशिल्प मॉडल इस बात पर ज़ोर देना ज़रूरी है कि Chainlink आज एक अखंड सेवा नहीं है, बल्कि एक अनुमति रहित ढाँचा जिसके अंतर्गत विशिष्ट, स्वतंत्र लॉन्च करना संभव है oracle नोड्स [77] के नेटवर्क। नेटवर्क में नोड ऑपरेटरों के विषम सेट होते हैं और डिज़ाइन. वे प्रदान की जाने वाली सेवाओं के प्रकार के संदर्भ में भी भिन्न हो सकते हैं, जो हो सकता है शामिल हैं, उदाहरण के लिए, डेटा फ़ीड, रिज़र्व का प्रमाण, सत्यापन योग्य यादृच्छिकता, इत्यादि। अन्य अंतरों में विकेंद्रीकरण की डिग्री, नेटवर्क का आकार आदि शामिल हो सकते हैं लॉक किया गया मूल्य जो इसका समर्थन करता है, और विभिन्न सेवा-स्तरीय पैरामीटर, जैसे डेटा आवृत्ति और सटीकता. Chainlink का अनुमति रहित मॉडल एक पारिस्थितिकी तंत्र के विकास को प्रोत्साहित करता है प्रदाता उन सेवाओं में विशेषज्ञ होते हैं जो वे समुदाय को सर्वोत्तम रूप से प्रदान करने में सक्षम होते हैं। यह किसी मॉडल की तुलना में मॉडल के परिणामस्वरूप उपयोगकर्ताओं को कम लागत और उच्च सेवा गुणवत्ता प्राप्त होने की संभावना है इसके लिए सभी नोड्स और नेटवर्क को सेवाओं की एक पूरी श्रृंखला, एक दृष्टिकोण प्रदान करने की आवश्यकता होती है जो कम से कम प्रतिनिधित्व करने वाली सेवाओं को सिस्टम-व्यापी अपनाने में आसानी से विकसित हो सकता है नोड्स के लिए उपलब्ध संसाधनों का सामान्य विभाजक। जैसे-जैसे Chainlink Chainlink 2.0 में DON-आधारित डिज़ाइन की ओर विकसित होता है, हम जारी रखते हैं के लक्ष्य को ध्यान में रखते हुए अनुमति रहित, खुले ढाँचे के मॉडल का समर्थन करें उपयोगकर्ताओं को सेवा विकल्पों की एक श्रृंखला प्रदान करना जिसके परिणामस्वरूप विश्व स्तर पर सर्वोत्तम मेल प्राप्त होता है विशेष अनुप्रयोग आवश्यकताओं के साथ। 2.2 सर्वसम्मत धारणाएँ हम विकेंद्रीकृत Oracle नेटवर्क शब्द का उपयोग इसकी पूर्ण कार्यक्षमता को शामिल करने के लिए करते हैं oracle प्रणाली जिसका हम वर्णन करते हैं: दोनों डेटा संरचना जो oracle नोड्स बनाए रखते हैं और इसके शीर्ष पर कोर एपीआई स्तरित है। हम अंतर्निहित डेटा के अर्थ के लिए, L द्वारा निरूपित, लेज़र (लोअर केस) शब्द का उपयोग करते हैं संरचना का रखरखाव DON द्वारा किया जाता है और इसका उपयोग इसके द्वारा प्रदान की जाने वाली विशेष सेवाओं का समर्थन करने के लिए किया जाता है। हम इस बात पर जोर देते हैं कि हमारा DON ढांचा L को एक फ्रीस्टैंडिंग सिस्टम की तरह नहीं मानता है a blockchain: इसका उद्देश्य blockchains और अन्य प्रणालियों का समर्थन करना है। ब्लॉकचेन हैं, बेशक, एक भरोसेमंद बही-खाता हासिल करने का एक तरीका, लेकिन अन्य भी हैं। हम उम्मीद करते हैं DONs कई मामलों में बीजान्टिन फॉल्ट टॉलरेंट का उपयोग करके अपने अंतर्निहित बहीखातों को साकार करने के लिए (BFT) प्रणालियाँ, जो काफी हद तक blockchain से भी पहले की हैं, जैसे Bitcoin [174]। हम उपयोग करते हैं सुविधा के लिए पूरे पेपर में BFT प्रकार के नोटेशन और गुण, हालाँकि हम इस बात पर ज़ोर दें कि DONs को अनुमति रहित सर्वसम्मति प्रोटोकॉल का उपयोग करके प्राप्त किया जा सकता है। संकल्पनात्मक रूप से, एक लेज़र एल एक बुलेटिन बोर्ड है जिस पर डेटा को रैखिक रूप से क्रमबद्ध किया जाता है। हम आम तौर पर एक बही-खाते को कुछ प्रमुख गुणों से युक्त मानते हैं blockchains [115]। एक बही है: • केवल-जोड़ें: एक बार जोड़ा गया डेटा हटाया या संशोधित नहीं किया जा सकता।• सार्वजनिक: कोई भी इसकी सामग्री पढ़ सकता है, जो समय-समय पर सुसंगत रहती है सभी उपयोगकर्ताओं का दृश्य.4 • उपलब्ध: बही को हमेशा अधिकृत लेखकों द्वारा लिखा और पढ़ा जा सकता है किसी के द्वारा भी समय पर. DON के लिए बहीखाता में वैकल्पिक गुण संभव हैं जब इसे a द्वारा साकार किया जाता है समिति. उदाहरण के लिए, खाता बही लिखने की पहुंच कुछ उपयोगकर्ताओं तक ही सीमित हो सकती है कुछ अनुप्रयोगों के लिए पहुंच को पढ़ सकता है, यानी, खाता बही को परिभाषित के अनुसार सार्वजनिक करने की आवश्यकता नहीं है ऊपर. इसी प्रकार, खाता बही नियम डेटा में संशोधन या संशोधन की अनुमति दे सकते हैं। हम नहीं हालाँकि, इस पेपर में ऐसे वेरिएंट पर स्पष्ट रूप से विचार करें। DONs का मॉड्यूलर डिज़ाइन आधुनिक BFT की विस्तृत विविधता का समर्थन कर सकता है प्रोटोकॉल, जैसे, Hotstuff[231]। सटीक चुनाव विश्वास की धारणाओं पर निर्भर करेगा oracle नोड्स के बीच नेटवर्क विशेषताएँ। एक DON सैद्धांतिक रूप से वैकल्पिक रूप से हो सकता है एक का समर्थन करने वाली भूमिका में इसके बहीखाते के लिए एक उच्च प्रदर्शन अनुमति रहित blockchain का उपयोग करें समान रूप से स्केलेबल परत-2 या blockchain प्रणाली। इसी प्रकार, संकरण भी संभव है: DON सैद्धांतिक रूप से उन नोड्स से बना हो सकता है जो मौजूदा में validator हैं blockchain, उदाहरण के लिए, प्रूफ़-ऑफ़-स्टेक सिस्टम में जिसमें कार्यान्वयन के लिए समितियों का चयन किया जाता है लेनदेन, उदाहरण के लिए, [8, 81, 120, 146, 204]। संचालन के इस विशेष तरीके के लिए इसकी आवश्यकता होती है नोड्स दोहरे उपयोग के तरीके से काम करते हैं, यानी, blockchain नोड्स और DON दोनों के रूप में काम करते हैं नोड्स. (परिवर्तन में निरंतरता सुनिश्चित करने की तकनीकों की चर्चा के लिए धारा 8.2 देखें यादृच्छिक समिति चयन पर कुछ चेतावनियों के लिए समितियाँ और परिशिष्ट एफ।) व्यवहार में, आधुनिक BFT एल्गोरिदम में, नोड्स बहीखाता पर संदेशों पर डिजिटल रूप से हस्ताक्षर करते हैं। हम सुविधा के लिए मानते हैं कि एल के पास एक संबद्ध सार्वजनिक कुंजी पीकेएल है और इसकी सामग्री है संबंधित निजी कुंजी द्वारा हस्ताक्षरित हैं। यह सामान्य संकेतन तब भी लागू होता है जब एल पर डेटा थ्रेशोल्ड हस्ताक्षरों का उपयोग करके हस्ताक्षरित किया जाता है। 5 थ्रेसहोल्ड हस्ताक्षर सुविधाजनक हैं, क्योंकि वे सदस्यता में परिवर्तन के साथ भी DON के लिए एक सतत पहचान सक्षम करते हैं इसे चलाने वाले नोड्स। (परिशिष्ट बी.1.3 देखें।) इस प्रकार हम मानते हैं कि एसकेएल गुप्त-साझा है कुछ सुरक्षा पैरामीटर k के लिए (k, n)-सीमा तरीके से, उदाहरण के लिए, k = 2f + 1 और n = 3f + 1, जहां f संभावित दोषपूर्ण नोड्स की संख्या है। (इसमें k चुनकर वैसे, हम यह सुनिश्चित करते हैं कि दोषपूर्ण नोड्स न तो एसकेएल सीख सकते हैं और न ही सेवा से इनकार कर सकते हैं हमला इसके उपयोग को रोकता है।) L पर एक संदेश M = (m, z) का रूप लेता है, जहां m एक स्ट्रिंग है और z एक अद्वितीय है अनुक्रमिक सूचकांक संख्या. जहां लागू हो, हम संदेश को m = के रूप में लिखते हैं ⟨संदेश प्रकार: पेलोड⟩। संदेश प्रकार MessageType सिंटैक्टिक शुगर है जो किसी विशेष संदेश के कार्य को इंगित करता है। 4ऐसे मामलों में जहां blockchain बिना अंतिमता के एक बही का एहसास कराता है, असंगतता को आम तौर पर समाप्त कर दिया जाता है अपर्याप्त रूप से गहरे ब्लॉकों या "कांट-छांट" [115] की उपेक्षा करके दूर करें। 5व्यवहार में, कुछ कोड आधार, जैसे, लिब्राBFT [205], Hotstuff का एक प्रकार, वर्तमान में अपनाया गया है थ्रेसहोल्ड हस्ताक्षरों के बजाय बहु-हस्ताक्षर, व्यापार ने संचार जटिलता को कम कर दिया सरल इंजीनियरिंग. कुछ अतिरिक्त लागत के साथ, oracle नोड्स संदेशों में थ्रेशोल्ड हस्ताक्षर जोड़ सकते हैं एल को लिखा जाता है, भले ही एल के लिए इस्तेमाल किया गया सर्वसम्मति प्रोटोकॉल उन्हें नियोजित न करता हो।2.3 संकेतन हम लेजर चलाने वाले n oracle नोड्स के सेट को O = {Oi}n द्वारा निरूपित करते हैं मैं=1. ऐसा नोड्स के सेट को अक्सर समिति कहा जाता है। सरलता के लिए, हम मानते हैं कि का सेट oracles DON कार्यक्षमता को लागू कर रहा है, यानी, L के शीर्ष पर सेवाएं, के समान है वह एल को बनाए रखता है, लेकिन वे अलग हो सकते हैं। हमने pki को सार्वजनिक कुंजी को निरूपित करने दिया प्लेयर ओआई, और संबंधित निजी कुंजी स्की करें। अधिकांश BFT एल्गोरिदम को कम से कम n = 3f + 1 नोड्स की आवश्यकता होती है, जहां f की संख्या है संभावित रूप से दोषपूर्ण नोड्स; शेष नोड्स ईमानदार हैं, इस अर्थ में कि वे इसका अनुसरण करते हैं प्रोटोकॉल बिल्कुल निर्दिष्ट के अनुसार। यदि समिति इस पर खरी उतरती है तो हम उसे ईमानदार कहते हैं आवश्यकता, यानी, ईमानदार नोड्स के 2/3-अंश से अधिक है। जब तक अन्यथा न हो कहा गया है, हम मानते हैं कि ओ ईमानदार है (और भ्रष्टाचार का एक स्थिर मॉडल)। हम pkO / का उपयोग करते हैं संदर्भ के आधार पर, skO को pkL/skL के साथ परस्पर बदला जा सकता है। हम σ = Sigpk[m] को pk के संबंध में संदेश m पर एक हस्ताक्षर को दर्शाने देते हैं, अर्थात, इसका उपयोग करते हुए संबंधित निजी कुंजी एसके। आइए सत्यापित करें (पीके, σ, एम) → {झूठा, सच} एक संबंधित हस्ताक्षर सत्यापन एल्गोरिदम को दर्शाता है। (हम मुख्य पीढ़ी को पूरे पेपर में अंतर्निहित छोड़ देते हैं।) हम डेटा स्रोत को दर्शाने के लिए नोटेशन S का उपयोग करते हैं और पूर्ण सेट को दर्शाने के लिए S का उपयोग करते हैं किसी दिए गए संदर्भ में nS स्रोत। हम MAINCHAIN द्वारा एक स्मार्ट-अनुबंध सक्षम को दर्शाते हैं blockchain DON द्वारा समर्थित। हम किसी भी स्मार्ट को दर्शाने के लिए भरोसा अनुबंध शब्द का उपयोग करते हैं मेनचेन पर अनुबंध जो DON के साथ संचार करता है, और नोटेशन SC का उपयोग करता है ऐसे अनुबंध को निरूपित करें। हम आम तौर पर मानते हैं कि DON एकल मुख्य श्रृंखला MAINCHAIN का समर्थन करता है, हालाँकि यह ऐसी कई श्रृंखलाओं का समर्थन कर सकता है, जैसा कि हम धारा 4 में उदाहरणों में दिखाते हैं। DON MAINCHAIN पर कई निर्भर अनुबंधों का समर्थन कर सकता है और आमतौर पर करेगा। (जैसे ऊपर बताया गया है, DON वैकल्पिक रूप से गैर-blockchain सेवाओं का समर्थन कर सकता है।) 2.4 ट्रस्ट मॉडल पर ध्यान दें जैसा कि ऊपर बताया गया है, DONs को समिति-आधारित सर्वसम्मति प्रोटोकॉल के ऊपर बनाया जा सकता है, और हम उम्मीद है कि वे आमतौर पर ऐसे प्रोटोकॉल का उपयोग करेंगे। इसके कई मजबूत तर्क हैं दो विकल्पों में से एक, समिति-आधारित या अनुमति रहित blockchains, प्रदान करता है अन्य की तुलना में अधिक मजबूत सुरक्षा. यह पहचानना महत्वपूर्ण है कि समिति-आधारित बनाम अनुमति-रहित की सुरक्षा विकेन्द्रीकृत व्यवस्था अतुलनीय है। PoW या PoS से समझौता करना blockchain 51% हमले के माध्यम से यह आवश्यक है कि एक प्रतिद्वंद्वी क्षणिक रूप से बहुसंख्यक संसाधन प्राप्त करे संभावित रूप से गुमनाम रूप से, उदाहरण के लिए PoW सिस्टम में hash बिजली किराए पर लेकर। ऐसे व्यवहार में हमलों ने पहले ही कई blockchains [200, 34] को प्रभावित किया है। इसके विपरीत, समिति-आधारित प्रणाली से समझौता करने का अर्थ है इसके नोड्स की एक सीमा संख्या (आमतौर पर एक तिहाई) को भ्रष्ट करना, जहां नोड्स सार्वजनिक रूप से ज्ञात हो सकते हैं, अच्छी तरह से संसाधनयुक्त हो सकते हैं, और भरोसेमंद संस्थाएँ। दूसरी ओर, समिति-आधारित सिस्टम (साथ ही "हाइब्रिड" अनुमति रहित)। सिस्टम जो समितियों का समर्थन करते हैं) सख्ती से प्रति की तुलना में अधिक कार्यक्षमता का समर्थन कर सकते हैं-मिशनहीन प्रणालियाँ. इसमें लगातार रहस्य बनाए रखने की क्षमता शामिल है, जैसे हस्ताक्षर करना और/या एन्क्रिप्शन कुंजियाँ—हमारे डिज़ाइन में एक संभावना। हम इस बात पर जोर देते हैं कि DONs को सैद्धांतिक रूप से समिति-आधारित या शीर्ष पर बनाया जा सकता है अनुमति रहित सर्वसम्मति प्रोटोकॉल और DON तैनातीकर्ता अंततः अपनाने का विकल्प चुन सकते हैं या तो दृष्टिकोण. विश्वास मॉडल को मजबूत करना: आज Chainlink की एक प्रमुख विशेषता उपयोगकर्ताओं की क्षमता है जैसा कि चर्चा की गई है, उनके प्रदर्शन इतिहास के विकेन्द्रीकृत रिकॉर्ड के आधार पर नोड्स का चयन करें धारा 3.6.4 में. staking तंत्र और निहित-प्रोत्साहन फ्रेमवर्क जिसे हम धारा 9 में पेश करते हैं, एक साथ मिलकर एक व्यापक दायरे और कठोर तंत्र-डिज़ाइन का निर्माण करते हैं। ढांचा जो उपयोगकर्ताओं को DONs की सुरक्षा मापने की अत्यधिक विस्तारित क्षमता के साथ सशक्त बनाएगा। यही ढाँचा DONs के लिए भी इसे संभव बनाएगा भाग लेने वाले नोड्स पर विभिन्न सुरक्षा आवश्यकताओं को लागू करना और संचालन सुनिश्चित करना मजबूत विश्वास मॉडल के भीतर। नियामक आवश्यकताओं के अनुपालन जैसी विशेष ट्रस्ट-मॉडल आवश्यकताओं को लागू करने के लिए DONs के लिए इस पेपर में वर्णित टूल का उपयोग करना भी संभव है। के लिए उदाहरण के लिए, धारा 4.3 में चर्चा की गई तकनीकों का उपयोग करके, नोड्स साक्ष्य प्रस्तुत कर सकते हैं नोड-ऑपरेटर विशेषताएँ, उदाहरण के लिए, संचालन का क्षेत्र, जिसका उपयोग मदद के लिए किया जा सकता है उदाहरण के लिए, सामान्य डेटा संरक्षण विनियमन (जीडीपीआर) अनुच्छेद 3 ("प्रादेशिक दायरा") [105] का अनुपालन लागू करें। ऐसा अनुपालन अन्यथा चुनौतीपूर्ण हो सकता है विकेन्द्रीकृत प्रणालियों में मिलते हैं [45]। इसके अतिरिक्त, धारा 7 में हम DONs की मजबूती को मजबूत करने की योजनाओं पर चर्चा करते हैं उनके द्वारा समर्थित मुख्य श्रृंखलाओं पर विश्वास-न्यूनीकरण तंत्र के माध्यम से।

विकेंद्रीकृत Oracle नेटवर्क इंटरफ़ेस और Ca-

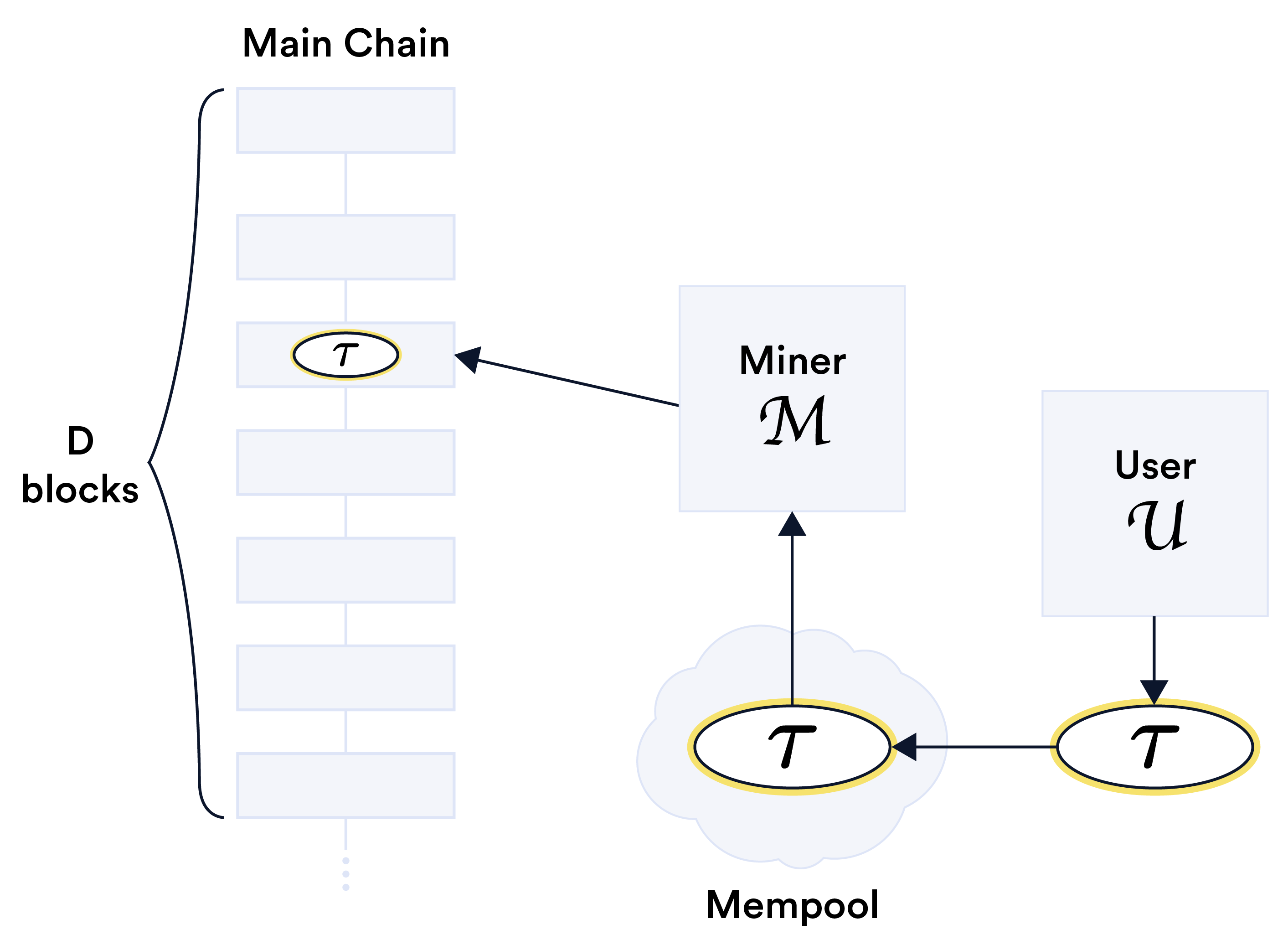

क्षमताएँ यहां हम सरल लेकिन शक्तिशाली के संदर्भ में DONs की क्षमताओं का संक्षेप में वर्णन करते हैं इंटरफ़ेस को साकार करने के लिए उन्हें डिज़ाइन किया गया है। DON पर एप्लिकेशन निष्पादन योग्य और एडाप्टर से बने होते हैं। एक निष्पादन योग्य है एक प्रोग्राम जिसका मूल तर्क एक नियतात्मक प्रोग्राम है, जो smart contract के अनुरूप है। एक निष्पादन योग्य में कई आरंभकर्ता, प्रोग्राम भी होते हैं जो प्रविष्टि कहते हैं निष्पादन योग्य तर्क में बिंदु तब होते हैं जब पूर्व निर्धारित घटनाएँ घटित होती हैं - उदाहरण के लिए, निश्चित समय पर (क्रॉन जॉब की तरह), जब कोई कीमत एक सीमा को पार कर जाती है, आदि—कीपर्स की तरह (धारा 3.6.3 देखें)। एडेप्टर ओ-चेन संसाधनों के लिए इंटरफेस प्रदान करते हैं और इन्हें कॉल किया जा सकता है निष्पादनयोग्य में या तो आरंभकर्ता या मूल तर्क। चूँकि उनका व्यवहार उस पर निर्भर हो सकता है बाहरी संसाधनों, आरंभकर्ताओं और एडाप्टरों का गैर-नियतात्मक व्यवहार हो सकता है। हम DON डेवलपर इंटरफ़ेस और निष्पादनयोग्यों की कार्यप्रणाली का वर्णन करते हैं तीन संसाधनों के संदर्भ में एडेप्टर आमतौर पर कंप्यूटिंग सिस्टम को चिह्नित करने के लिए उपयोग किए जाते हैं: नेटवर्किंग, कंप्यूट और स्टोरेज। हम इनमें से प्रत्येक का संक्षिप्त विवरण देते हैं नीचे दिए गए संसाधन और परिशिष्ट बी में अधिक विवरण प्रदान करें।

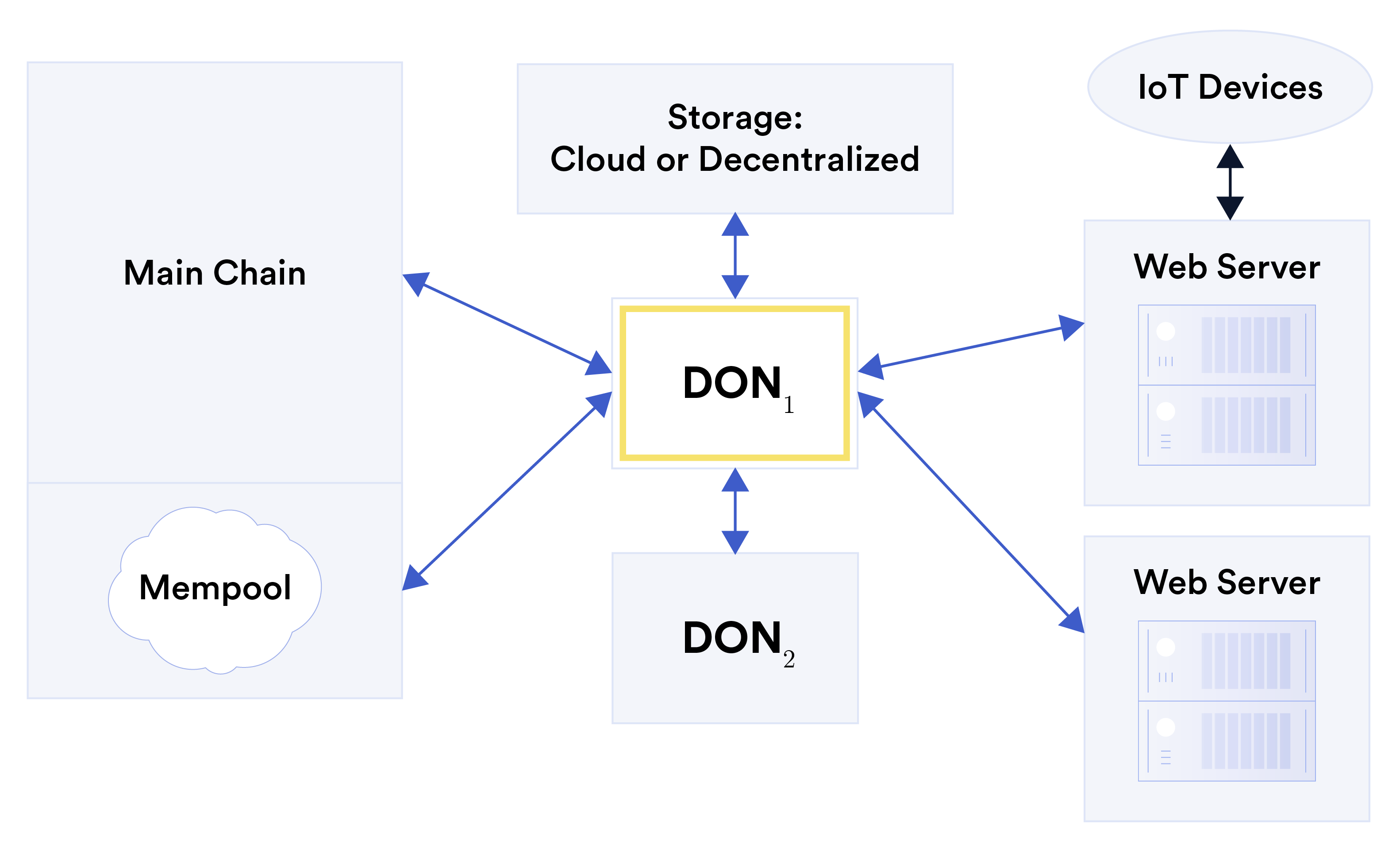

3.1 नेटवर्किंग एडेप्टर इंटरफ़ेस हैं जिनके माध्यम से DON पर चलने वाले निष्पादन योग्य भेज सकते हैं और off-DON सिस्टम से डेटा प्राप्त करें। एडेप्टर को सामान्यीकरण के रूप में देखा जा सकता है आज Chainlink में उपयोग किए जाने वाले एडाप्टर [20] हैं। एडेप्टर द्विदिशात्मक हो सकते हैं - यानी, वे न केवल खींच सकता है, बल्कि DON से डेटा को वेब सर्वर पर भेज सकता है। वे लाभ भी उठा सकते हैं वितरित प्रोटोकॉल के साथ-साथ क्रिप्टोग्राफ़िक कार्यक्षमता जैसे सुरक्षित मल्टी-पार्टी गणना. चित्र 9: DON, जिसे DON1 कहा जाता है, को विभिन्न संसाधनों की एक श्रृंखला के साथ जोड़ने वाले एडेप्टर, जिसमें अन्य DON, DON2, एक blockchain (मुख्य श्रृंखला) और उसके शामिल हैं मेमपूल, बाह्य भंडारण, एक वेब सर्वर, और IoT डिवाइस (एक वेब सर्वर के माध्यम से)। बाहरी संसाधनों के उदाहरण दिखाए गए हैं जिनके लिए एडाप्टर बनाए जा सकते हैं चित्र 9 में। इनमें शामिल हैं: • ब्लॉकचेन: एक एडाप्टर परिभाषित कर सकता है कि blockchain पर लेनदेन कैसे भेजा जाए और इससे ब्लॉक, व्यक्तिगत लेनदेन या अन्य स्थिति को कैसे पढ़ा जाए। एक एडाप्टर blockchain के मेमपूल के लिए भी परिभाषित किया जा सकता है। (धारा 3.5 देखें।) • वेब सर्वर: एडेप्टर एपीआई को परिभाषित कर सकते हैं जिसके माध्यम से डेटा पुनर्प्राप्त किया जा सकता है वेब सर्वर से, जिसमें विरासती प्रणालियाँ भी शामिल हैं जिनके लिए विशेष रूप से अनुकूलित नहीं किया गया है DONs के साथ इंटरफ़ेसिंग। ऐसे एडेप्टर में डेटा भेजने के लिए एपीआई भी शामिल हो सकते हैं ऐसे सर्वर. वे वेब सर्वर जिनसे DON जुड़ता है, गेटवे के रूप में काम कर सकते हैं अतिरिक्त संसाधनों के लिए, जैसे इंटरनेट-ऑफ़-थिंग्स (IoT) डिवाइस।• बाहरी स्टोरेज: एक एडाप्टर स्टोरेज को पढ़ने और लिखने के तरीकों को परिभाषित कर सकता है DON के बाहर की सेवाएँ, जैसे विकेंद्रीकृत फ़ाइल सिस्टम [40, 188] या क्लाउड भण्डारण. • अन्य DONs: एडेप्टर DONs के बीच डेटा पुनर्प्राप्त और संचारित कर सकते हैं। हम उम्मीद करते हैं कि DONs की प्रारंभिक तैनाती में बिल्डिंग ब्लॉक का एक सेट शामिल होगा ऐसे आमतौर पर उपयोग किए जाने वाले बाहरी संसाधनों के लिए एडेप्टर और आगे DON-विशिष्ट की अनुमति देंगे एडेप्टर DON नोड्स द्वारा प्रकाशित किए जाएंगे। जैसे smart contract डेवलपर्स एडाप्टर लिखते हैं आज, हम उम्मीद करते हैं कि वे इस उन्नत का उपयोग करके और भी अधिक शक्तिशाली एडेप्टर बनाएंगे कार्यक्षमता. हम उम्मीद करते हैं कि अंततः उपयोगकर्ताओं के लिए नए एडाप्टर बनाना संभव होगा अनुमति रहित ढंग. कुछ एडेप्टर इस तरह से बनाए जाने चाहिए जो DON द्वारा नियंत्रित बाहरी संसाधनों की दृढ़ता और उपलब्धता सुनिश्चित करें। उदाहरण के लिए, क्लाउड स्टोरेज हो सकता है क्लाउड सेवा खाते के रखरखाव की आवश्यकता है। इसके अतिरिक्त, एक DON कार्य कर सकता है उपयोगकर्ताओं की ओर से निजी कुंजियों का विकेन्द्रीकृत प्रबंधन (जैसे, [160]) और/या निष्पादनयोग्य। नतीजतन, DON क्रिप्टोकरेंसी जैसे संसाधनों को नियंत्रित करने में सक्षम है, जिसका उपयोग किया जा सकता है, उदाहरण के लिए, लक्ष्य blockchain पर लेनदेन भेजने के लिए। DON एडेप्टर पर अधिक जानकारी के लिए परिशिष्ट B.1 देखें, कुछ के लिए परिशिष्ट C के रूप में उदाहरण एडाप्टर. 3.2 गणना निष्पादन योग्य DON पर कोड की मूल इकाई है। एक निष्पादन योग्य एक युग्म exec = है (तर्क, init). यहां, तर्क कई निर्दिष्ट प्रविष्टियों वाला एक नियतात्मक कार्यक्रम है अंक (तर्क1, तर्क2,..., तर्कℓ) और init संबंधित आरंभकर्ताओं का एक समूह है (init1, init2,..., inite)। एक निष्पादन योग्य तर्क, DON की पूर्ण लेखापरीक्षा सुनिश्चित करने के लिए सभी इनपुट और आउटपुट के लिए अंतर्निहित लेज़र एल का उपयोग करता है। इस प्रकार, उदाहरण के लिए, कोई भी एडाप्टर निष्पादन योग्य में इनपुट के रूप में काम करने वाले डेटा को पहले एल पर संग्रहीत किया जाना चाहिए। आरंभकर्ता: Chainlink में आरंभकर्ता आज घटना-निर्भर कार्य निष्पादन का कारण बनते हैं Chainlink नोड्स [21]। DONs में आरंभकर्ता लगभग उसी तरह कार्य करते हैं। हालाँकि, एक DON आरंभकर्ता विशेष रूप से एक निष्पादन योग्य से जुड़ा होता है। एक आरंभकर्ता निर्भर हो सकता है किसी बाहरी घटना या स्थिति पर, वर्तमान समय पर, या DON स्थिति पर किसी विधेय पर। घटनाओं पर अपनी निर्भरता के साथ, आरंभकर्ता निश्चित रूप से गैर-नियतात्मक व्यवहार कर सकते हैं (निश्चित रूप से एडेप्टर हो सकते हैं)। एक आरंभकर्ता व्यक्तिगत DON नोड्स के भीतर निष्पादित कर सकता है और इसलिए एडॉप्टर पर निर्भर रहने की आवश्यकता नहीं है। (नीचे उदाहरण 1 देखें।) आरंभकर्ता एक महत्वपूर्ण विशेषता है जो निष्पादनयोग्य को smart contracts से अलग करती है। क्योंकि एक निष्पादन योग्य एक आरंभकर्ता के जवाब में चल सकता है, यह प्रभावी ढंग से काम कर सकता है स्वायत्त रूप से, निश्चित रूप से विस्तार से निष्पादन योग्य को शामिल करने वाला एक हाइब्रिड अनुबंध हो सकता है। आज आरंभकर्ताओं का एक रूप Chainlink रखवाले हैं, जो लेनदेन प्रदान करते हैंस्वचालन सेवाएं, oracle रिपोर्ट के आधार पर smart contract निष्पादन को ट्रिगर करती हैं - जैसे कि कम संपार्श्विक ऋणों का परिसमापन और सीमा-ऑर्डर ट्रेडों का निष्पादन। सुविधाजनक रूप से, DONs में आरंभकर्ताओं को निर्दिष्ट करने के एक तरीके के रूप में भी देखा जा सकता है सेवा अनुबंध जो निष्पादन योग्य पर लागू होते हैं, क्योंकि वे परिस्थितियों को परिभाषित करते हैं जिसे DON को कॉल करना होगा। निम्नलिखित उदाहरण दिखाता है कि आरंभकर्ता निष्पादन योग्य के भीतर कैसे काम करते हैं: उदाहरण 1 (विचलन-ट्रिगर मूल्य फ़ीड)। smart contract SC को नए सिरे से आवश्यकता हो सकती है मूल्य-फ़ीड डेटा (धारा 3.6.3 देखें) जब भी कोई पर्याप्त परिवर्तन होता है, उदाहरण के लिए, 1%, में परिसंपत्तियों की एक जोड़ी के बीच विनिमय दर, उदाहरण के लिए, ETH-USD। अस्थिरता-संवेदनशील कीमत फ़ीड आज Chainlink में समर्थित हैं, लेकिन यह देखना शिक्षाप्रद है कि वे कैसे हो सकते हैं निष्पादन योग्य निष्पादन फ़ीड के माध्यम से DON पर प्राप्त किया गया। निष्पादन योग्य निष्पादन नवीनतम ETH-USD मूल्य r को L पर बनाए रखता है ⟨NewPrice के अनुक्रम का रूप: j, r⟩entries, जहां j एक सूचकांक है जिसके साथ वृद्धि हुई है प्रत्येक मूल्य अद्यतन। एक आरंभकर्ता init1 प्रत्येक नोड Oi को वर्तमान ETH-USD मूल्य की निगरानी करने के लिए प्रेरित करता है सूचकांक जे के साथ सबसे हाल ही में संग्रहीत मूल्य आर से कम से कम 1% का विचलन। पर इस तरह के विचलन का पता लगाने पर, ओई एल का उपयोग करके नई कीमत का अपना वर्तमान दृश्य आरआई लिखता है फॉर्म की एक प्रविष्टि ⟨PriceView: i, j + 1, ri⟩। एक दूसरा आरंभकर्ता init2 सक्रिय हो जाता है जब कम से कम k ऐसी PriceView-प्रविष्टियाँ नई कीमत के साथ होती हैं अलग-अलग नोड्स द्वारा बनाए गए सूचकांक j + 1 के मान L पर जमा हो गए हैं। फिर, init2 पहले k ताज़ा, वैध मूल्यदृश्य मानों के मध्य ρ की गणना करने के लिए एक प्रवेश बिंदु तर्क 2 को आमंत्रित करता है और एक ताज़ा मान लिखता है ⟨NewPrice: j + 1, ρ⟩to L। (परिचालनात्मक रूप से, नोड्स नामित लेखक के रूप में कार्य कर सकते हैं।) एक तीसरा आरंभकर्ता init3 L पर NewPrice प्रविष्टियों को देखता है। जब भी कोई नई रिपोर्ट आती है ⟨नया मूल्य: j, r⟩वहां दिखाई देता है, यह एक प्रवेश बिंदु तर्क3 को आमंत्रित करता है जो (j, r) को SC की ओर धकेलता है एक एडॉप्टर का उपयोग करना। जैसा कि हमने नोट किया है, एक निष्पादन योग्य अपनी क्षमताओं में smart contract के समान है। हालाँकि, इसके उच्च प्रदर्शन के अलावा, यह एक सामान्य मुख्य श्रृंखला अनुबंध से भिन्न है दो आवश्यक तरीकों से: 1. गोपनीयता: एक निष्पादन योग्य गोपनीय गणना कर सकता है, यानी, एक गुप्त प्रोग्राम क्लियरटेक्स्ट इनपुट को प्रोसेस कर सकता है, या एक प्रकाशित प्रोग्राम प्रोसेस कर सकता है गुप्त इनपुट डेटा, या दोनों का संयोजन। एक साधारण मॉडल में, गुप्त डेटा हो सकता है DON नोड्स द्वारा एक्सेस किया जा सकता है, जो मध्यवर्ती परिणामों को छिपाते हैं और केवल प्रकट करते हैं मेनचेन में संसाधित और स्वच्छ किए गए मान। स्वयं DON से संवेदनशील डेटा छुपाना भी संभव है: DON ऐसे दृष्टिकोणों का समर्थन करने के लिए हैं बहु-पक्षीय संगणना के रूप में, उदाहरण के लिए, [42, 157], और विश्वसनीय निष्पादन वातावरण (टीईई) [84, 133, 152, 229] इस उद्देश्य के लिए।6 6विस्तार से, DON नोड्स के संबंध में निष्पादनयोग्य को गुप्त रखना भी संभव है, हालाँकि यह आज केवल टीईई का उपयोग करने वाले गैर-तुच्छ निष्पादन योग्य के लिए व्यावहारिक है।2. सहायक भूमिका: एक निष्पादन योग्य का उद्देश्य मुख्य पर smart contracts का समर्थन करना है चेन, उन्हें बदलने के बजाय। एक निष्पादन योग्य की कई सीमाएँ होती हैं: a smart contract नहीं करता: (ए) ट्रस्ट मॉडल: एक निष्पादन योग्य ट्रस्ट मॉडल द्वारा परिभाषित के भीतर संचालित होता है DON: इसका सही निष्पादन O के ईमानदार व्यवहार पर निर्भर करता है हालाँकि, चेन DON दुर्भावना के विरुद्ध कुछ सुरक्षा प्रदान कर सकती है, जैसे धारा 7.3 में चर्चा की गई।) (बी) संपत्ति पहुंच: एक DON blockchain पर एक खाते को नियंत्रित कर सकता है—और इस प्रकार एक एडाप्टर के माध्यम से इस पर संपत्तियों को नियंत्रित करें। लेकिन DON आधिकारिक तौर पर नहीं हो सकता मुख्य श्रृंखला पर बनाई गई संपत्तियों का प्रतिनिधित्व करते हैं, उदाहरण के लिए, ईथर या ERC20 tokens, क्योंकि उनकी मूल श्रृंखला उनके स्वामित्व का आधिकारिक रिकॉर्ड बनाए रखती है। (सी) जीवनचक्र: DONs को जानबूझकर सीमित जीवनकाल के साथ खड़ा किया जा सकता है, क्योंकि DONs और मालिकों के बीच ऑन-चेन सेवा स्तर समझौतों द्वारा परिभाषित अनुबंधों पर भरोसा करने का। इसके विपरीत, ब्लॉकचेन का उद्देश्य कार्य करना है स्थायी अभिलेखीय प्रणालियाँ. DON गणना पर अधिक जानकारी के लिए परिशिष्ट B.2 देखें। 3.3 भंडारण समिति-आधारित प्रणाली के रूप में, DON मध्यम मात्रा में डेटा को लगातार संग्रहीत कर सकता है एल पर अनुमति रहित blockchain की तुलना में बहुत कम लागत पर। इसके अतिरिक्त, एडाप्टर के माध्यम से, DONs डेटा भंडारण के लिए बाहरी विकेन्द्रीकृत प्रणालियों का संदर्भ दे सकते हैं, उदाहरण के लिए, Filecoin [85], और इस प्रकार ऐसी प्रणालियों को smart contracts से जोड़ सकता है। यह विकल्प खास है "ब्लोट" की व्यापक समस्या के समाधान के साधन के रूप में थोक डेटा के लिए आकर्षक blockchain सिस्टम. DONs इस प्रकार अपनी विशेष रूप से समर्थित सेवाओं में उपयोग के लिए स्थानीय या बाह्य रूप से डेटा संग्रहीत कर सकते हैं। DON अतिरिक्त रूप से ऐसे डेटा का गोपनीय तरीके से उपयोग कर सकता है, डेटा पर कंप्यूटिंग जो है: (1) DON नोड्स में गुप्त रूप से साझा किया गया या इसके तहत एन्क्रिप्ट किया गया सुरक्षित मल्टी-पार्टी गणना के लिए उपयुक्त तरीकों से DON नोड्स द्वारा प्रबंधित एक कुंजी या आंशिक या पूर्णतः समरूपी एन्क्रिप्शन; या (2) विश्वसनीय निष्पादन का उपयोग करके संरक्षित पर्यावरण. हम उम्मीद करते हैं कि DONs एक सामान्य मेमोरी-प्रबंधन मॉडल अपनाएंगे स्मार्ट-कॉन्ट्रैक्ट सिस्टम: एक निष्पादन योग्य केवल अपनी मेमोरी में ही लिख सकता है। निष्पादनयोग्य हालाँकि, अन्य निष्पादनयोग्यों की स्मृति से पढ़ा जा सकता है। DON भंडारण पर अधिक जानकारी के लिए परिशिष्ट B.3 देखें। 3.4 लेनदेन-निष्पादन ढांचा (टीईएफ) DONs का उद्देश्य मुख्य श्रृंखला MAINCHAIN (या एकाधिक मुख्य श्रृंखलाओं) पर अनुबंधों का समर्थन करना है। लेनदेन-निष्पादन फ्रेमवर्क (टीईएफ) पर विस्तार से चर्चा की गईधारा 6 में, एक अनुबंध के कुशल निष्पादन के लिए एक सामान्य प्रयोजन दृष्टिकोण है मेनचेन के पार SC और एक DON। टीईएफ का उद्देश्य एफएसएस और लेयर-2 का समर्थन करना है प्रौद्योगिकियाँ—एक साथ, यदि वांछित हो। दरअसल, इसके मुख्य वाहन के रूप में काम करने की संभावना है एफएसएस के उपयोग के लिए (और इसी कारण से, हम इस अनुभाग में एफएसएस पर आगे चर्चा नहीं करते हैं)। संक्षेप में, टीईएफ में मेनचेन के लिए एक मूल लक्ष्य अनुबंध एससी डिजाइन या विकसित किया गया है एक हाइब्रिड अनुबंध में पुनः सक्रिय किया गया है। यह रीफैक्टरिंग दो इंटरऑपरेटिंग उत्पन्न करती है हाइब्रिड अनुबंध के टुकड़े: एक मेनचेन अनुबंध एससीए जिसे हम स्पष्टता के लिए संदर्भित करते हैं टीईएफ के संदर्भ में एक एंकर अनुबंध और DON पर निष्पादन योग्य निष्पादन के रूप में। द अनुबंध एससीए उपयोगकर्ताओं की संपत्ति की देखरेख करता है, आधिकारिक राज्य परिवर्तन निष्पादित करता है, और भी DON में विफलताओं के विरुद्ध गार्ड रेल्स (धारा 7.3 देखें) प्रदान करता है। निष्पादन योग्य कार्यकारी लेन-देन को अनुक्रमित करता है और उनके लिए संबद्ध oracle डेटा प्रदान करता है। यह बंडल कर सकता है एससीए के लिए कई तरीकों से लेनदेन - उदाहरण के लिए, वैधता-प्रमाण-आधारित या का उपयोग करना आशावादी rollups, DON द्वारा गोपनीय निष्पादन, आदि। हम ऐसे टूल विकसित करने की उम्मीद करते हैं जो डेवलपर्स के लिए अनुबंध को विभाजित करना आसान बना दे SC को उच्च स्तरीय भाषा में MAINCHAIN और DON तर्क, SCa और के टुकड़ों में लिखा गया है क्रमशः निष्पादन, जो सुरक्षित और कुशलतापूर्वक रचना करते हैं। उच्च-प्रदर्शन लेनदेन योजनाओं को उच्च-प्रदर्शन के साथ एकीकृत करने के लिए टीईएफ का उपयोग करना oracles हमारे oracle स्केलिंग दृष्टिकोण का अभिन्न अंग है। 3.5 मेमपूल सेवाएँ एक महत्वपूर्ण एप्लिकेशन-लेयर सुविधा जिसे हम समर्थन में DONs पर तैनात करने का इरादा रखते हैं एफएसएस और टीईएफ मेमपूल सर्विसेज (एमएस) हैं। MS को एक एडाप्टर के रूप में देखा जा सकता है, लेकिन प्रथम श्रेणी समर्थन वाला। एमएस विरासत-संगत लेनदेन प्रसंस्करण के लिए सहायता प्रदान करता है। इस प्रयोग में, एम.एस मुख्य श्रृंखला के मेमपूल से लक्ष्य अनुबंध के लिए इच्छित लेनदेन को अंतर्ग्रहण करता है मेनचेन पर एस.सी. MS फिर इन लेनदेन को DON पर एक निष्पादन योग्य में भेजता है, जहां उन्हें वांछित तरीके से संसाधित किया जाता है। MS डेटा का उपयोग DON द्वारा किया जा सकता है लेन-देन लिखने के लिए जिसे DON या से सीधे SC को भेजा जा सकता है किसी अन्य अनुबंध के लिए जो SC को कॉल करता है। उदाहरण के लिए, DON लेनदेन को अग्रेषित कर सकता है एमएस के माध्यम से काटा जाता है, या यह भेजे जाने वाले लेनदेन के लिए गैस की कीमतें निर्धारित करने के लिए एमएस डेटा का उपयोग कर सकता है मुख्य श्रृंखला। क्योंकि यह मेमपूल की निगरानी करता है, एमएस सीधे एससी के साथ बातचीत करने वाले उपयोगकर्ताओं से लेनदेन प्राप्त कर सकता है। इस प्रकार उपयोगकर्ता अपने लेनदेन का उपयोग करना जारी रख सकते हैं लीगेसी सॉफ़्टवेयर, यानी, एमएस और एमएस-कॉन्फ़िगर के अस्तित्व से अनजान अनुप्रयोग अनुबंध. (इस मामले में, मूल लेनदेन को अनदेखा करने के लिए एससी को बदला जाना चाहिए केवल एमएस द्वारा संसाधित किए गए को ही स्वीकार करें, ताकि दोहरे प्रसंस्करण से बचा जा सके।) लक्ष्य अनुबंध के साथ उपयोग के लिए एससी, एमएस का उपयोग एफएसएस और/या टीईएफ के साथ किया जा सकता है।3.6 कदम उठाने के पत्थर: मौजूदा Chainlink क्षमताएं 3.6.1 ओff-चेन रिपोर्टिंग (ओसीआर) ओff-चेन रिपोर्टिंग (ओसीआर) [60] oracle रिपोर्ट एकत्रीकरण और एक भरोसेमंद अनुबंध एससी तक ट्रांसमिशन के लिए Chainlink में एक तंत्र है। हाल ही में Chainlink मूल्य पर तैनात किया गया फ़ीड नेटवर्क, यह पूर्ण DONs के पथ पर पहला कदम दर्शाता है। इसके मूल में, OCR एक BFT प्रोटोकॉल है जिसे आंशिक रूप से सिंक्रोनस में संचालित करने के लिए डिज़ाइन किया गया है नेटवर्क. यह मनमाने ढंग से f < n/3 की उपस्थिति में जीवंतता और शुद्धता सुनिश्चित करता है दोषपूर्ण नोड्स, बीजान्टिन विश्वसनीय प्रसारण के गुणों की गारंटी देते हैं, लेकिन ऐसा नहीं है एक संपूर्ण BFT सर्वसम्मति प्रोटोकॉल। नोड्स संदेश लॉग का रखरखाव नहीं करते हैं एक ऐसे बहीखाते का प्रतिनिधित्व करने के अर्थ में सुसंगत जो उनके सभी विचारों में समान है, और प्रोटोकॉल का नेता सुरक्षा का उल्लंघन किए बिना गोलमोल बातें कर सकता है। ओसीआर वर्तमान में एक विशेष संदेश प्रकार के लिए डिज़ाइन किया गया है: मध्यस्थ एकत्रीकरण (कम से कम 2एफ +1) मान भाग लेने वाले नोड्स द्वारा रिपोर्ट किए गए। यह एक महत्वपूर्ण आश्वासन प्रदान करता है यह एससी के लिए जो रिपोर्ट आउटपुट करता है, उसे सत्यापित रिपोर्ट कहा जाता है: प्रमाणित में औसत मूल्य रिपोर्ट दो ईमानदार नोड्स द्वारा रिपोर्ट किए गए मानों के बराबर या उनके बीच स्थित है। यह संपत्ति है ओसीआर के लिए प्रमुख सुरक्षा शर्त। नेता का मध्यस्थ पर कुछ प्रभाव हो सकता है सत्यापित रिपोर्ट में मूल्य, लेकिन केवल इस शुद्धता शर्त के अधीन। ओसीआर कर सकते हैं इसे उन संदेश प्रकारों तक बढ़ाया जा सकता है जो विभिन्न तरीकों से मूल्यों को एकत्रित करते हैं। जबकि Chainlink नेटवर्क की जीवंतता और शुद्धता लक्ष्यों की आज आवश्यकता नहीं है ओसीआर एक पूर्ण विकसित सर्वसम्मति प्रोटोकॉल है, उन्हें पारंपरिक BFT प्रोटोकॉल में मौजूद नहीं होने वाली कार्यक्षमता के कुछ अतिरिक्त रूप प्रदान करने के लिए ओसीआर की आवश्यकता होती है, विशेष रूप से: 1. ऑल-ऑर-नथिंग ऑफ-चेन रिपोर्ट प्रसारण: ओसीआर यह सुनिश्चित करता है कि एक सत्यापित रिपोर्ट सभी ईमानदार नोड्स या उनमें से किसी के लिए भी तुरंत उपलब्ध कराया जाता है। यह एक निष्पक्षता है संपत्ति जो यह सुनिश्चित करने में मदद करती है कि ईमानदार नोड्स को भाग लेने का अवसर मिले सत्यापित रिपोर्ट प्रेषण में. 2. विश्वसनीय ट्रांसमिशन: ओसीआर दोषपूर्ण या दुर्भावनापूर्ण होने पर भी सुनिश्चित करता है नोड्स, कि सभी ओसीआर रिपोर्ट और संदेश एक निश्चित सीमा के भीतर एससी को प्रेषित किए जाते हैं, समय का पूर्व-निर्धारित अंतराल। यह एक सजीव संपत्ति है. 3. अनुबंध-आधारित विश्वास न्यूनतमकरण: एससी संभावित रूप से गलत ओसीआर-जनित रिपोर्टों को फ़िल्टर करता है, उदाहरण के लिए, यदि उनके रिपोर्ट किए गए मान अन्य से महत्वपूर्ण रूप से विचलित होते हैं हाल ही में प्राप्त हुए। यह अतिरिक्त-प्रोटोकॉल शुद्धता प्रवर्तन का एक रूप है। ये तीनों गुण DONs में स्वाभाविक भूमिका निभाएंगे। ऑल-ऑर-नथिंग ऑफ चेन (DON) प्रसारण क्रिप्टोआर्थिक आश्वासन के लिए एक महत्वपूर्ण बिल्डिंग ब्लॉक है विश्वसनीय ट्रांसमिशन के आसपास, जो बदले में एक आवश्यक एडाप्टर गुण है। भरोसा रखें एससी में न्यूनतमकरण एक प्रकार की गार्ड रेल है, जैसा कि धारा 7.3 में चर्चा की गई है। ओसीआर Chainlink के oracle नेटवर्क में BFT प्रोटोकॉल की परिचालन तैनाती और सुधार के लिए एक आधार भी प्रदान करता है और इस प्रकार, जैसा कि ऊपर बताया गया है, पूर्ण पथ DONs की कार्यक्षमता।3.6.2 डेको और टाउन कैरियर DECO [234] और टाउन कैरियर [233] वर्तमान में संबंधित प्रौद्योगिकियों की एक जोड़ी हैं Chainlink नेटवर्क में विकसित। अधिकांश वेब सर्वर आज उपयोगकर्ताओं को एक प्रोटोकॉल का उपयोग करके एक सुरक्षित चैनल से जुड़ने की अनुमति देते हैं ट्रांसपोर्ट लेयर सिक्योरिटी (TLS) [94] कहा जाता है। (HTTPS HTTP के एक प्रकार को इंगित करता है टीएलएस के साथ सक्षम है, यानी, "https" से पहले जुड़े यूआरएल सुरक्षा के लिए टीएलएस के उपयोग को दर्शाते हैं।) हालाँकि, अधिकांश टीएलएस-सक्षम सर्वरों में एक उल्लेखनीय सीमा होती है: वे डिजिटल रूप से हस्ताक्षर नहीं करते हैं डेटा. नतीजतन, कोई उपयोगकर्ता या प्रोवर सर्वर से प्राप्त डेटा प्रस्तुत नहीं कर सकता है किसी तीसरे पक्ष या सत्यापनकर्ता को, जैसे कि oracle या smart contract, एक तरह से जो सुनिश्चित करता है डेटा की प्रामाणिकता. भले ही सर्वर डिजिटल रूप से डेटा पर हस्ताक्षर करता हो, फिर भी गोपनीयता की समस्या बनी रहती है। एक प्रोवर संवेदनशील डेटा को प्रस्तुत करने से पहले उसे संशोधित या संशोधित करना चाह सकता है सत्यापनकर्ता. हालाँकि, डिजिटल हस्ताक्षर विशेष रूप से संशोधित डेटा को अमान्य करने के लिए डिज़ाइन किए गए हैं। इस प्रकार वे एक नीतिवचन को गोपनीयता-संरक्षण परिवर्तन करने से रोकते हैं डेटा के लिए. (अधिक चर्चा के लिए धारा 7.1 देखें।) DECO और टाउन कैरियर को एक प्रोवर को वेब से डेटा प्राप्त करने की अनुमति देने के लिए डिज़ाइन किया गया है सर्वर और इसे सत्यापनकर्ता के समक्ष इस प्रकार प्रस्तुत करें जिससे अखंडता और गोपनीयता सुनिश्चित हो सके। दोनों प्रणालियाँ इस अर्थ में अखंडता को संरक्षित करती हैं कि वे यह सुनिश्चित करती हैं कि डेटा प्रस्तुत किया जाए सत्यापनकर्ता के लिए प्रोवर प्रामाणिक रूप से लक्ष्य सर्वर से उत्पन्न होता है। वे समर्थन करते हैं गोपनीयता नीति को डेटा को संपादित करने या संशोधित करने की अनुमति देने के अर्थ में (जबकि अभी भी)। अखंडता का संरक्षण)। दोनों प्रणालियों की एक प्रमुख विशेषता यह है कि उनमें किसी भी संशोधन की आवश्यकता नहीं है लक्ष्य वेब सर्वर. वे किसी भी मौजूदा टीएलएस-सक्षम सर्वर के साथ काम कर सकते हैं। वास्तव में, वे सर्वर के लिए पारदर्शी हैं: सर्वर के दृष्टिकोण से, प्रोवर है एक सामान्य संबंध स्थापित करना. दोनों प्रणालियों के लक्ष्य समान हैं, लेकिन उनके विश्वास मॉडल और कार्यान्वयन में भिन्न हैं, जैसा कि अब हम संक्षेप में समझाते हैं। DECO अपनी अखंडता प्राप्त करने के लिए क्रिप्टोग्राफ़िक प्रोटोकॉल का मौलिक उपयोग करता है और गोपनीयता गुण। DECO का उपयोग करके लक्ष्य सर्वर के साथ एक सत्र स्थापित करते समय, प्रोवर उसी समय एक इंटरैक्टिव प्रोटोकॉल में संलग्न होता है सत्यापनकर्ता. यह प्रोटोकॉल प्रोवर को सत्यापनकर्ता को यह साबित करने में सक्षम बनाता है कि उसे प्राप्त हुआ है वर्तमान सत्र के दौरान सर्वर से डेटा डी का एक दिया गया टुकड़ा। कहावत कर सकते हैं वैकल्पिक रूप से सत्यापनकर्ता को डी की कुछ संपत्ति के शून्य-ज्ञान प्रमाण के साथ प्रस्तुत करें और इस प्रकार डी को सीधे तौर पर प्रकट नहीं किया जाता है। DECO के सामान्य उपयोग में, एक उपयोगकर्ता या एक नोड एक निजी से डेटा D निर्यात कर सकता है DON में सभी नोड्स के लिए एक वेब सर्वर के साथ सत्र। परिणामस्वरूप, पूर्ण DON हो सकता है डी की प्रामाणिकता को प्रमाणित करें (या शून्य-ज्ञान प्रमाण के माध्यम से डी से प्राप्त तथ्य)। पेपर में बाद में दिए गए उदाहरण अनुप्रयोगों के अतिरिक्त, यह क्षमता हो सकती है DON द्वारा डेटा स्रोत तक उच्च-अखंडता पहुंच को बढ़ाने के लिए उपयोग किया जाता है। भले ही केवल एक नोड डेटा स्रोत तक सीधी पहुंच है - उदाहरण के लिए, एक विशेष व्यवस्था के कारण एक डेटा प्रदाता—संपूर्ण DON के लिए इसकी सत्यता प्रमाणित करना संभव रहता हैउस नोड द्वारा उत्सर्जित रिपोर्ट। टाउन कैरियर इंटेल जैसे विश्वसनीय निष्पादन वातावरण (टीईई) के उपयोग पर निर्भर करता है एसजीएक्स। संक्षेप में, एक टीईई एक प्रकार के ब्लैक बॉक्स के रूप में कार्य करता है जो अनुप्रयोगों को निष्पादित करता है छेड़छाड़रोधी और गोपनीय तरीका। सिद्धांत रूप में, यहां तक कि मेजबान के मालिक भी जिस पर जो टीईई चल रहा है वह न तो (अज्ञात रूप से) टीईई-संरक्षित एप्लिकेशन को बदल सकता है और न ही एप्लिकेशन की स्थिति देखें, जिसमें गुप्त डेटा शामिल हो सकता है। टाउन कैरियर डेको की सभी कार्यक्षमताएं तथा और भी बहुत कुछ हासिल कर सकता है। DECO प्रोवर को एकल सत्यापनकर्ता के साथ बातचीत करने के लिए बाध्य करता है। इसके विपरीत, टाउन कैरियर सक्षम बनाता है लक्ष्य सर्वर से प्राप्त डेटा डी पर सार्वजनिक रूप से सत्यापन योग्य प्रमाण उत्पन्न करने के लिए एक नीति, यानी, एक प्रमाण कि कोई भी, यहां तक कि smart contract भी, सीधे सत्यापित कर सकता है। टाउन कैरियर कर सकते हैं रहस्यों (जैसे, उपयोगकर्ता क्रेडेंशियल्स) को भी सुरक्षित रूप से ग्रहण करें और उनका उपयोग करें। टाउन कैरियर की मुख्य सीमा टीईई पर इसकी निर्भरता है। उत्पादन टीईई के पास है हाल ही में कई गंभीर कमजोरियाँ दिखाई गई हैं, हालाँकि तकनीक अभी प्रारंभिक अवस्था में है और निस्संदेह परिपक्व होगी। इसके लिए परिशिष्ट B.2.1 और B.2.2 देखें टीईई की आगे की चर्चा। DECO और टाउन कैरियर के कुछ उदाहरण अनुप्रयोगों के लिए, अनुभाग 4.3, 4.5 देखें और 9.4.3 और परिशिष्ट सी.1. 3.6.3 मौजूदा ऑन-चेन Chainlink सेवाएँ Chainlink oracle नेटवर्क अनेक प्रकार की मुख्य सेवाएँ प्रदान करते हैं blockchains और आज अन्य विकेन्द्रीकृत प्रणालियाँ। वर्णित के अनुसार आगे का विकास इस श्वेतपत्र में इन मौजूदा सेवाओं को अतिरिक्त क्षमताएं प्रदान की जाएंगी पहुंचें. तीन उदाहरण हैं: डेटा फ़ीड: आज, अधिकांश Chainlink उपयोगकर्ता smart contracts पर निर्भर हैं डेटा फ़ीड का उपयोग. ये डेटा के प्रमुख टुकड़ों के वर्तमान मूल्य पर रिपोर्ट हैं आधिकारिक ओ-चेन स्रोतों के लिए। उदाहरण के लिए, मूल्य फ़ीड कीमतों की रिपोर्ट करने वाले फ़ीड हैं परिसंपत्तियों की - क्रिप्टोकरेंसी, कमोडिटी, विदेशी मुद्रा, सूचकांक, इक्विटी, आदि - के अनुसार एक्सचेंज या डेटा-एकत्रीकरण सेवाएँ। ऐसे फ़ीड आज पहले से ही अरबों डॉलर सुरक्षित करने में मदद करते हैं Aave [147] और जैसे DeFi सिस्टम में उनके उपयोग के माध्यम से ऑन-चेन मूल्य में डॉलर की संख्या सिंथेटिक्स [208]. Chainlink डेटा फ़ीड के अन्य उदाहरणों में मौसम डेटा शामिल है पैरामीट्रिक फसल बीमा [75] और चुनाव डेटा [93], सहित कई अन्य। DONs और इस पेपर में वर्णित अन्य तकनीकों की तैनाती से Chainlink नेटवर्क में डेटा फ़ीड के प्रावधान में कई तरह से वृद्धि होगी, जिनमें शामिल हैं: • स्केलिंग: OCR और बाद में DONs का लक्ष्य Chainlink सेवाओं को स्केल करने में सक्षम बनाना है नाटकीय रूप से वे अनेक blockchains का समर्थन करते हैं। उदाहरण के लिए, हम उम्मीद करते हैं वह DONs का उपयोग करके नोड्स द्वारा प्रदान किए गए डेटा फ़ीड की संख्या बढ़ाने में मदद करेगा Chainlink 100 से 1000 और उससे भी अधिक। इस तरह की स्केलिंग से Chainlink को मदद मिलेगी पारिस्थितिकी तंत्र smart contract से संबंधित डेटा को व्यापक रूप से प्रस्तुत करने और मौजूदा और भविष्य की जरूरतों को पूरा करने और अनुमान लगाने के अपने लक्ष्य को प्राप्त करता है।• उन्नत सुरक्षा: मध्यवर्ती रिपोर्ट संग्रहीत करके, DONs रिकॉर्ड बनाए रखेंगे उच्च-निष्ठा निगरानी और उनके प्रदर्शन और सटीकता के माप के लिए नोड व्यवहार, प्रतिष्ठा प्रणालियों की मजबूत अनुभवजन्य ग्राउंडिंग को सक्षम करना Chainlink नोड्स के लिए। एफएसएस और टीईएफ मूल्य फ़ीड को शामिल करने में सक्षम बनाएंगे लचीले तरीकों से लेनदेन डेटा के साथ जो फ्रंट-रनिंग जैसे हमलों को रोकता है। (स्पष्ट) staking सुरक्षा की मौजूदा क्रिप्टोआर्थिक सुरक्षा को मजबूत करेगा डेटा फ़ीड की. • फ़ीड चपलता: blockchain-अज्ञेयवादी प्रणालियों (वास्तव में, अधिक मोटे तौर पर, उपभोक्ता-अज्ञेयवादी प्रणालियाँ) के रूप में, DONs बहुलता के लिए डेटा फ़ीड के प्रावधान की सुविधा प्रदान कर सकते हैं निर्भर प्रणालियों का. एक DON किसी दिए गए फ़ीड को एक साथ सेट पर भेज सकता है विभिन्न blockchains, प्रति-श्रृंखला oracle नेटवर्क की आवश्यकता को समाप्त करते हैं और नए blockchain और अतिरिक्त पर मौजूदा फ़ीड की तेजी से तैनाती को सक्षम करना वर्तमान में सेवित blockchains पर फ़ीड। • गोपनीयता: DON में सामान्यीकृत गणना करने की क्षमता ऑन-चेन से बचते हुए, संवेदनशील डेटा पर गणना को श्रृंखला से बाहर करने में सक्षम बनाती है। प्रदर्शन. इसके अतिरिक्त, डेको या टाउन कैरियर का उपयोग करके इसे हासिल करना संभव है और भी मजबूत गोपनीयता, जो डेटा के आधार पर रिपोर्ट तैयार करने की अनुमति नहीं देती है DON नोड्स के संपर्क में भी। उदाहरण के लिए धारा 4.3 और धारा 4.5 देखें। सत्यापन योग्य यादृच्छिक कार्य (वीआरएफ): कई प्रकार के डीएपी को अपने स्वयं के निष्पक्ष संचालन के सत्यापन को सक्षम करने के लिए यादृच्छिकता के सत्यापन योग्य सही स्रोत की आवश्यकता होती है। अपूरणीय टोकन (NFTs) एक उदाहरण हैं। Aavegotchi [23] और Axie Infinity [35] में NFT सुविधाओं की दुर्लभता Chainlink VRF द्वारा निर्धारित की जाती है, जैसा कि वितरण है ईथर कार्ड में टिकट-आधारित ड्राइंग के माध्यम से NFTs का [102]; की विस्तृत विविधता गेमिंग डीएपी जिनके परिणाम यादृच्छिक हैं; और अपरंपरागत वित्तीय उपकरण, उदाहरण के लिए, पूलटुगेदर [89] जैसे बिना नुकसान वाले बचत वाले खेल, जो धन आवंटित करते हैं यादृच्छिक विजेता. अन्य blockchain और गैर-blockchain अनुप्रयोगों को भी सुरक्षित की आवश्यकता होती है यादृच्छिकता के स्रोत, जिसमें विकेन्द्रीकृत-प्रणाली समितियों का चयन और शामिल है लॉटरी का निष्पादन. जबकि ब्लॉक hashes अप्रत्याशित यादृच्छिकता के स्रोत के रूप में काम कर सकते हैं, वे प्रतिकूल खनिकों (और कुछ हद तक सबमिट करने वाले उपयोगकर्ताओं द्वारा हेरफेर) के प्रति संवेदनशील हैं। लेन-देन)। Chainlink VRF [78] काफी अधिक सुरक्षित विकल्प प्रदान करता है। एक oracle के पास एक संबद्ध निजी/सार्वजनिक कुंजी जोड़ी (sk, pk) है, जिसकी निजी कुंजी को श्रृंखला में बनाए रखा जाता है और जिसकी सार्वजनिक कुंजी pk प्रकाशित होती है। एक यादृच्छिक मान आउटपुट करने के लिए, यह एक भरोसेमंद अनुबंध द्वारा सुसज्जित अप्रत्याशित बीज x पर sk लागू होता है (उदाहरण के लिए, एक ब्लॉक hash और DApp-विशिष्ट पैरामीटर) एक फ़ंक्शन F का उपयोग करके, y = Fsk(x) के साथ-साथ उत्पन्न करते हैं शुद्धता का प्रमाण. (Chainlink पर उपलब्ध वीआरएफ के लिए [180] देखें।) क्या बनता है वीआरएफ सत्यापन योग्य तथ्य यह है कि पीके के ज्ञान के साथ, प्रमाण की शुद्धता की जांच करना संभव है और इसलिए वाई की। परिणामस्वरूप y का मान a के लिए अप्रत्याशित है विरोधी जो x की भविष्यवाणी नहीं कर सकता या sk नहीं सीख सकता और सेवा में हेरफेर करना संभव नहीं है।Chainlink वीआरएफ को उन अनुप्रयोगों के परिवार में से एक के रूप में देखा जा सकता है जिसमें श्रृंखला की निजी कुंजी की संरक्षकता शामिल है। अधिक सामान्यतः, DONs सुरक्षित प्रदान कर सकते हैं, अनुप्रयोगों और/या उपयोगकर्ताओं के लिए अलग-अलग कुंजियों का विकेन्द्रीकृत भंडारण, और संयोजन सामान्यीकृत गणना के साथ यह क्षमता। परिणाम, अनुप्रयोगों का एक समूह है जिसके प्रमाण के लिए मुख्य प्रबंधन सहित हम इस पेपर में कुछ उदाहरण देते हैं रिज़र्व (धारा 4.1 देखें) और उपयोगकर्ताओं के विकेन्द्रीकृत क्रेडेंशियल्स (और अन्य डिजिटल) के लिए संपत्ति) (धारा 4.3 देखें)। रखवाले: Chainlink रखवाले [87] डेवलपर्स को विकेंद्रीकृत के लिए कोड लिखने में सक्षम बनाते हैं ओ-चेन नौकरियों का निष्पादन, आम तौर पर निर्भर smart contracts के निष्पादन को ट्रिगर करने के लिए। कीपर्स के आगमन से पहले, डेवलपर्स के लिए ऐसी ओ-चेन संचालित करना आम बात थी स्वयं तर्क, विफलता के केंद्रीकृत बिंदु (साथ ही साथ काफी दोहराए गए विकास प्रयास) बनाते हैं। इसके बजाय रखवाले इसके लिए उपयोग में आसान ढांचा प्रदान करते हैं इन परिचालनों की विकेन्द्रीकृत आउटसोर्सिंग, छोटे विकास चक्रों को सक्षम करना और जीवंतता और अन्य सुरक्षा संपत्तियों का मजबूत आश्वासन। रखवाले किसी का भी समर्थन कर सकते हैं ट्रिगरिंग लक्ष्यों की एक विस्तृत विविधता, जिसमें ऋणों का मूल्य-निर्भर परिसमापन या शामिल है वित्तीय लेनदेन का निष्पादन, एयरड्रॉप या भुगतान की समय-निर्भर शुरुआत उपज कटाई वाली प्रणालियों में, इत्यादि। DON ढांचे में, आरंभकर्ताओं को कई अर्थों में रखवाले के सामान्यीकरण के रूप में देखा जा सकता है। आरंभकर्ता एडॉप्टर का उपयोग कर सकते हैं, और इस प्रकार इसका लाभ उठा सकते हैं ऑन-चेन और ओ-चेन सिस्टम के इंटरफेस की मॉड्यूलर लाइब्रेरी, तेजी से अनुमति देती है सुरक्षित, परिष्कृत कार्यक्षमता का विकास। आरंभकर्ता गणना आरंभ करते हैं निष्पादनयोग्य, जो स्वयं DONs की पूर्ण बहुमुखी प्रतिभा प्रदान करते हैं, व्यापक अनुमति देते हैं इस पेपर में हम ऑन-चेन और ओ-चेन अनुप्रयोगों के लिए विकेंद्रीकृत सेवाओं की श्रृंखला प्रस्तुत करते हैं। 3.6.4 नोड प्रतिष्ठा/प्रदर्शन इतिहास मौजूदा Chainlink पारिस्थितिकी तंत्र मूल रूप से प्रदर्शन इतिहास का दस्तावेजीकरण करता है श्रृंखला पर नोड्स का योगदान। इस सुविधा ने प्रतिष्ठित संसाधनों के एक संग्रह को जन्म दिया है जो व्यक्तिगत प्रदर्शन डेटा को ग्रहण, फ़िल्टर और विज़ुअलाइज़ करता है। नोड ऑपरेटर और डेटा फ़ीड। उपयोगकर्ता जानकारी प्राप्त करने के लिए इन संसाधनों का संदर्भ ले सकते हैं उनके नोड्स के चयन और मौजूदा नेटवर्क के संचालन की निगरानी में निर्णय। समान क्षमताएं उपयोगकर्ताओं को DONs चुनने में मदद करेंगी। उदाहरण के लिए, आज अनुमति रहित बाज़ार जैसे कि Market.link नोड को अनुमति देते हैं ऑपरेटरों को अपनी oracle सेवाओं को सूचीबद्ध करना होगा और उनकी ओ-चेन पहचान को सत्यापित करना होगा कीबेस [4] जैसी सेवाएँ, जो Chainlink में एक नोड के प्रोफाइल को उसके साथ जोड़ती हैं स्वामी के मौजूदा डोमेन नाम और सोशल मीडिया खाते। इसके अतिरिक्त, प्रदर्शन मार्केट.लिंक और रेपुटेशन.लिंक पर उपलब्ध एनालिटिक्स टूल इसकी अनुमति देते हैं उपयोगकर्ता अपने सहित व्यक्तिगत नोड्स के ऐतिहासिक प्रदर्शन पर आँकड़े देख सकते हैं औसत प्रतिक्रिया विलंबता, सर्वसम्मति मूल्यों से उनकी रिपोर्ट में मूल्यों का विचलन श्रृंखला पर रिले, राजस्व उत्पन्न, नौकरियाँ पूरी, और भी बहुत कुछ। ये विश्लेषण उपकरण भी उपयोगकर्ताओं को अन्य उपयोगकर्ताओं द्वारा विभिन्न oracle नेटवर्क अपनाने को ट्रैक करने की अनुमति देता है, जो एक प्रकार का हैऐसे नेटवर्क को सुरक्षित करने वाले नोड्स का अंतर्निहित समर्थन। परिणाम एक फ़्लैट "वेब" है ट्रस्ट” जिसमें, विशेष नोड्स का उपयोग करके, उच्च-मूल्य विकेन्द्रीकृत एप्लिकेशन बनाते हैं उन नोड्स पर उनके विश्वास का एक संकेत जिसे अन्य उपयोगकर्ता देख सकते हैं और उन पर विचार कर सकते हैं स्वयं के नोड-चयन निर्णय। DONs के साथ (और शुरुआत में OCR के साथ) लेनदेन प्रसंस्करण में बदलाव आता है अनुबंध गतिविधि अधिक आम तौर पर श्रृंखला की। रिकॉर्डिंग नोड के लिए एक विकेन्द्रीकृत मॉडल प्रदर्शन DON के भीतर ही संभव रहता है। वास्तव में, उच्च प्रदर्शन और DONs की डेटा क्षमता बारीक कणों में रिकॉर्ड बनाना संभव बनाती है इन अभिलेखों पर विकेंद्रीकृत गणना करने का तरीका और विश्वसनीय सारांश प्राप्त करना, जिसका उपयोग प्रतिष्ठा सेवाओं द्वारा किया जा सकता है और चेकपॉइंट पर किया जा सकता है। मुख्य श्रृंखला। यद्यपि DON के लिए सैद्धांतिक रूप से घटक नोड्स के व्यवहार को गलत तरीके से प्रस्तुत करना संभव है यदि नोड्स का एक बड़ा हिस्सा दूषित हो जाता है, हम ध्यान दें कि सामूहिक ऑन-चेन डेटा वितरित करने में DON का प्रदर्शन MAINCHAIN पर दिखाई देता है और इस प्रकार इसे ग़लत ढंग से प्रस्तुत नहीं किया जा सकता। इसके अतिरिक्त, हम ऐसे तंत्रों का पता लगाने की योजना बना रहे हैं DON में नोड व्यवहार की सटीक आंतरिक रिपोर्टिंग को प्रोत्साहित करें। उदाहरण के लिए, उच्च-प्रदर्शन वाले नोड्स के सबसेट की रिपोर्ट करके जो सबसे तेज़ी से योगदान देने वाला डेटा लौटाते हैं श्रृंखला पर रिले की गई एक रिपोर्ट के लिए, एक DON नोड्स को गलत का विरोध करने के लिए एक प्रोत्साहन बनाता है रिपोर्ट: इस सबसेट में गलत तरीके से नोड्स शामिल करने का मतलब गलत तरीके से नोड्स को बाहर करना है इसे शामिल किया जाना चाहिए था और इसलिए उन्हें अवैध रूप से दंडित किया जाना चाहिए था। DON द्वारा बार-बार रिपोर्टिंग विफलताओं से ईमानदार नोड्स को छोड़ने के लिए प्रोत्साहन भी मिलेगा DON. सटीक प्रदर्शन इतिहास और उसके परिणाम का विकेंद्रीकृत संकलन उच्च प्रदर्शन वाले नोड्स की पहचान करने और नोड ऑपरेटरों के निर्माण के लिए उपयोगकर्ताओं की क्षमता प्रतिष्ठा Chainlink पारिस्थितिकी तंत्र की महत्वपूर्ण विशिष्ट विशेषताएं हैं। हम धारा 9 में दिखाएँ कि हम उनके बारे में एक कठोर और महत्वपूर्ण भाग के रूप में कैसे तर्क कर सकते हैं DONs द्वारा प्रदान की गई आर्थिक सुरक्षा का विस्तृत दृश्य।

विकेंद्रीकृत सेवाएँ विकेंद्रीकृत द्वारा सक्षम

ओरेकल नेटवर्क DONs की बहुमुखी प्रतिभा को दर्शाने के लिए और वे कैसे नई सेवाओं को सक्षम करते हैं, हम इस अनुभाग में DON-आधारित अनुप्रयोगों के पांच उदाहरण प्रस्तुत करते हैं और उनका वर्णन करते हैं हाइब्रिड अनुबंध जो उन्हें साकार करते हैं: (1) रिज़र्व का प्रमाण, क्रॉस-चेन सेवा का एक रूप; (2) एंटरप्राइज़/लीगेसी सिस्टम के साथ इंटरफेस करना, यानी मिडलवेयर-आधारित बनाना अमूर्त परत जो न्यूनतम के साथ blockchain अनुप्रयोगों के विकास की सुविधा प्रदान करती है blockchain-विशिष्ट कोड या विशेषज्ञता; (3) विकेंद्रीकृत पहचान, उपयोगकर्ताओं को सक्षम करने वाले उपकरण अपने स्वयं के पहचान दस्तावेज़ और क्रेडेंशियल प्राप्त करें और प्रबंधित करें; (4) प्राथमिकता चैनल, एक सेवा जो महत्वपूर्ण-बुनियादी ढांचे के लेनदेन को समय पर शामिल करना सुनिश्चित करती है (उदाहरण के लिए, oracle रिपोर्ट) blockchain पर; और (5) गोपनीयता-संरक्षण DeFi, अर्थात, वित्तीय smart contract जो भाग लेने वाले पक्षों के संवेदनशील डेटा को छिपाते हैं। यहाँ, हम