क्रिप्टोनोट v2.0

यहाँ प्रस्तुत paper Nicolas van Saberhagen का CryptoNote v2.0 whitepaper (2013) है, जो उन cryptographic foundations का वर्णन करता है जिन पर Monero बनाया गया है। यह Monero-specific whitepaper नहीं है — Monero 2014 में CryptoNote reference implementation (Bytecoin) के fork के रूप में लॉन्च हुआ और तब से original protocol से काफी आगे विकसित हो गया है।

परिचय

"Bitcoin" [1] पी2पी इलेक्ट्रॉनिक कैश की अवधारणा का एक सफल कार्यान्वयन रहा है। दोनों पेशेवर और आम जनता इसके सुविधाजनक संयोजन की सराहना करने लगे हैं सार्वजनिक लेनदेन और proof-of-work एक ट्रस्ट मॉडल के रूप में। आज, इलेक्ट्रॉनिक नकदी का उपयोगकर्ता आधार स्थिर गति से बढ़ रहा है; ग्राहक कम शुल्क और गुमनामी की सुविधा से आकर्षित होते हैं इलेक्ट्रॉनिक नकदी द्वारा और व्यापारी इसके पूर्वानुमानित और विकेन्द्रीकृत उत्सर्जन को महत्व देते हैं। Bitcoin के पास है प्रभावी ढंग से साबित हुआ कि इलेक्ट्रॉनिक नकदी कागजी मुद्रा जितनी सरल और सुविधाजनक हो सकती है क्रेडिट कार्ड. दुर्भाग्य से, Bitcoin कई कमियों से ग्रस्त है। उदाहरण के लिए, सिस्टम वितरित है प्रकृति अनम्य है, जो नई सुविधाओं के कार्यान्वयन को तब तक रोकती है जब तक कि लगभग सभी नेटवर्क उपयोगकर्ता अपने क्लाइंट को अपडेट नहीं कर लेते। कुछ गंभीर खामियाँ जिन्हें तुरंत ठीक नहीं किया जा सकता, वे Bitcoin को रोकती हैं व्यापक प्रसार. ऐसे लचीले मॉडल में, एक नई परियोजना शुरू करना अधिक कुशल होता है मूल प्रोजेक्ट को हमेशा के लिए ठीक करने के बजाय। इस पेपर में, हम Bitcoin की मुख्य कमियों का अध्ययन और समाधान प्रस्तावित करते हैं। हमें विश्वास है हमारे द्वारा प्रस्तावित समाधानों को ध्यान में रखते हुए एक प्रणाली स्वस्थ प्रतिस्पर्धा को बढ़ावा देगी विभिन्न इलेक्ट्रॉनिक नकदी प्रणालियों के बीच। हम अपना स्वयं का इलेक्ट्रॉनिक कैश, "क्रिप्टोनोट" भी प्रस्तावित करते हैं। इलेक्ट्रॉनिक नकदी में अगली सफलता पर जोर देने वाला नाम।

Bitcoin कमियां और संभावित समाधान

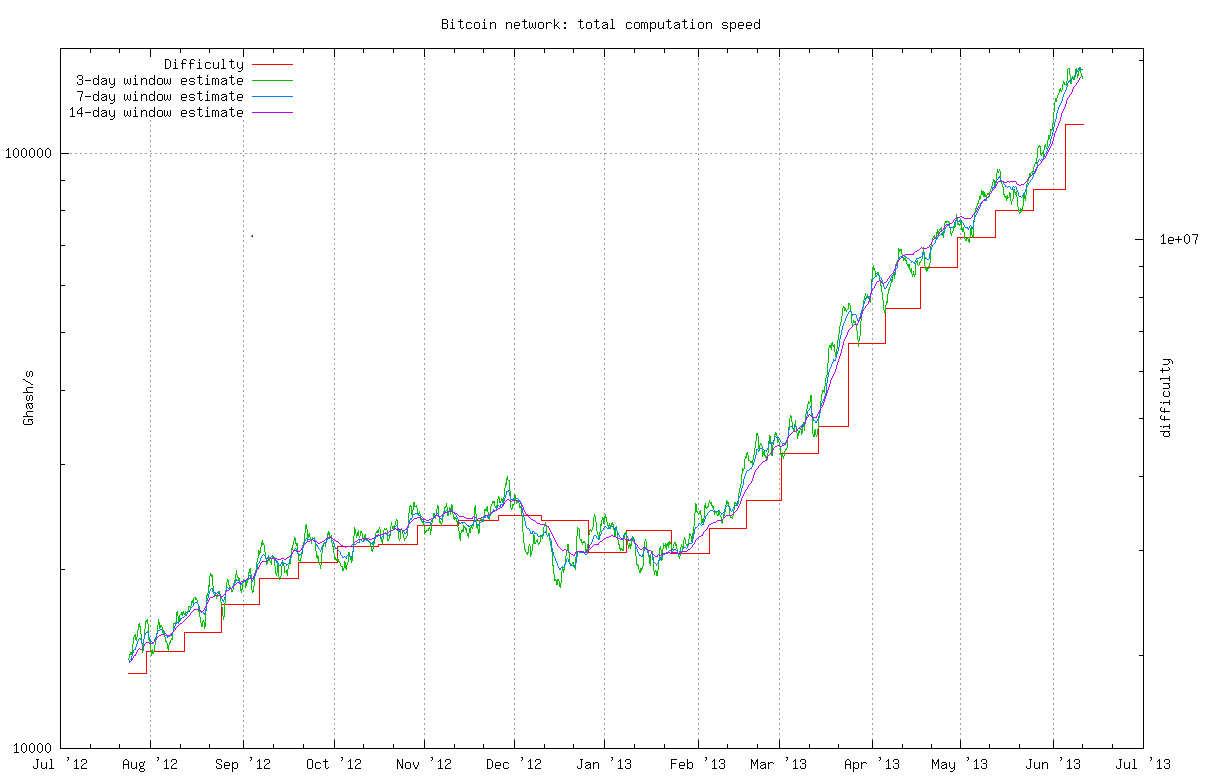

2 Bitcoin कमियाँ और कुछ संभावित समाधान 2.1 लेन-देन का पता लगाने की क्षमता गोपनीयता और गुमनामी इलेक्ट्रॉनिक नकदी के सबसे महत्वपूर्ण पहलू हैं। सहकर्मी से सहकर्मी भुगतान तीसरे पक्ष के दृष्टिकोण से छुपाने की कोशिश करें, पारंपरिक के साथ तुलना करने पर एक अलग अंतर बैंकिंग. विशेष रूप से, टी. ओकामोटो और के. ओह्टा ने आदर्श इलेक्ट्रॉनिक नकदी के छह मानदंडों का वर्णन किया, जिसमें "गोपनीयता: उपयोगकर्ता और उसकी खरीदारी के बीच संबंध का पता नहीं लगाया जाना चाहिए" शामिल है किसी के द्वारा” [30]। उनके विवरण से, हमें दो संपत्तियाँ मिलीं जो पूरी तरह से गुमनाम थीं ओकामोटो द्वारा उल्लिखित आवश्यकताओं का अनुपालन करने के लिए इलेक्ट्रॉनिक कैश मॉडल को पूरा करना होगा और ओह्टा: अप्राप्यता: प्रत्येक आने वाले लेनदेन के लिए सभी संभावित प्रेषक समसंभावित होते हैं। अनलिंकेबिलिटी: किन्हीं दो आउटगोइंग लेनदेन के लिए यह साबित करना असंभव है कि उन्हें भेजा गया था वही व्यक्ति. दुर्भाग्य से, Bitcoin अप्राप्यता आवश्यकता को पूरा नहीं करता है। चूँकि नेटवर्क के प्रतिभागियों के बीच होने वाले सभी लेन-देन सार्वजनिक होते हैं, इसलिए कोई भी लेन-देन सार्वजनिक हो सकता है 1 क्रिप्टोनोट v 2.0 निकोलस वान सेबरहेगन 17 अक्टूबर 2013 1 परिचय "Bitcoin" [1] पी2पी इलेक्ट्रॉनिक कैश की अवधारणा का सफल कार्यान्वयन रहा है। दोनों पेशेवर और आम जनता इसके सुविधाजनक संयोजन की सराहना करने लगे हैं सार्वजनिक लेनदेन और proof-of-work एक ट्रस्ट मॉडल के रूप में। आज, इलेक्ट्रॉनिक नकदी का उपयोगकर्ता आधार स्थिर गति से बढ़ रहा है; ग्राहक कम शुल्क और गुमनामी की सुविधा से आकर्षित होते हैं इलेक्ट्रॉनिक नकदी द्वारा और व्यापारी इसके पूर्वानुमानित और विकेन्द्रीकृत उत्सर्जन को महत्व देते हैं। Bitcoin के पास है प्रभावी ढंग से साबित हुआ कि इलेक्ट्रॉनिक नकदी कागजी मुद्रा जितनी सरल और सुविधाजनक हो सकती है क्रेडिट कार्ड. दुर्भाग्य से, Bitcoin कई कमियों से ग्रस्त है। उदाहरण के लिए, सिस्टम वितरित है प्रकृति अनम्य है, जो नई सुविधाओं के कार्यान्वयन को तब तक रोकती है जब तक कि लगभग सभी नेटवर्क उपयोगकर्ता अपने क्लाइंट को अपडेट नहीं कर लेते। कुछ गंभीर खामियाँ जिन्हें तुरंत ठीक नहीं किया जा सकता, वे Bitcoin को रोकती हैं व्यापक प्रसार. ऐसे लचीले मॉडल में, एक नई परियोजना शुरू करना अधिक कुशल होता है मूल प्रोजेक्ट को हमेशा के लिए ठीक करने के बजाय। इस पेपर में, हम Bitcoin की मुख्य कमियों का अध्ययन और समाधान प्रस्तावित करते हैं। हमें विश्वास है हमारे द्वारा प्रस्तावित समाधानों को ध्यान में रखते हुए एक प्रणाली स्वस्थ प्रतिस्पर्धा को बढ़ावा देगी विभिन्न इलेक्ट्रॉनिक नकदी प्रणालियों के बीच। हम अपना स्वयं का इलेक्ट्रॉनिक कैश, "क्रिप्टोनोट" भी प्रस्तावित करते हैं। इलेक्ट्रॉनिक नकदी में अगली सफलता पर जोर देने वाला नाम। 2 Bitcoin कमियाँ और कुछ संभावित समाधान 2.1 लेन-देन का पता लगाने की क्षमता गोपनीयता और गुमनामी इलेक्ट्रॉनिक नकदी के सबसे महत्वपूर्ण पहलू हैं। सहकर्मी से सहकर्मी भुगतान तीसरे पक्ष के दृष्टिकोण से छुपाने की कोशिश करें, पारंपरिक के साथ तुलना करने पर एक अलग अंतर बैंकिंग. विशेष रूप से, टी. ओकामोटो और के. ओह्टा ने आदर्श इलेक्ट्रॉनिक नकदी के छह मानदंडों का वर्णन किया, जिसमें "गोपनीयता: उपयोगकर्ता और उसकी खरीदारी के बीच संबंध का पता नहीं लगाया जाना चाहिए" शामिल है किसी के द्वारा" [30]। उनके विवरण से, हमें दो संपत्तियाँ मिलीं जो पूरी तरह से गुमनाम थीं ओकामोटो द्वारा उल्लिखित आवश्यकताओं का अनुपालन करने के लिए इलेक्ट्रॉनिक कैश मॉडल को पूरा करना होगा और ओह्टा: अप्राप्यता: प्रत्येक आने वाले लेनदेन के लिए सभी संभावित प्रेषक समसंभावित होते हैं। अनलिंकेबिलिटी: किन्हीं दो आउटगोइंग लेनदेन के लिए यह साबित करना असंभव है कि उन्हें भेजा गया था वही व्यक्ति. दुर्भाग्यवश, Bitcoin अप्राप्यता आवश्यकता को पूरा नहीं करता है। चूँकि नेटवर्क के प्रतिभागियों के बीच होने वाले सभी लेन-देन सार्वजनिक होते हैं, इसलिए कोई भी लेन-देन सार्वजनिक हो सकता है 1 3 Bitcoin निश्चित रूप से "अनट्रैसेबिलिटी" में विफल रहता है। जब मैं आपको बीटीसी भेजता हूं, तो जिस वॉलेट से इसे भेजा जाता है blockchain पर अपरिवर्तनीय रूप से मुहर लगाई गई है। इस बारे में कोई सवाल नहीं है कि ये धनराशि किसने भेजी, क्योंकि केवल निजी कुंजियों का ज्ञाता ही उन्हें भेज सकता है।स्पष्ट रूप से एक अद्वितीय मूल और अंतिम प्राप्तकर्ता का पता लगाया गया। भले ही दो प्रतिभागी आदान-प्रदान करें अप्रत्यक्ष तरीके से धन, एक उचित रूप से इंजीनियर पथ-खोज विधि मूल को प्रकट करेगी और अंतिम प्राप्तकर्ता. यह भी संदेह है कि Bitcoin दूसरी संपत्ति को संतुष्ट नहीं करता है। कुछ शोधकर्ता कहा गया है ([33, 35, 29, 31]) कि सावधानीपूर्वक blockchain विश्लेषण के बीच संबंध का पता चल सकता है Bitcoin नेटवर्क के उपयोगकर्ता और उनके लेनदेन। हालाँकि कई विधियाँ हैं विवादित [25], यह संदेह है कि बहुत सारी छिपी हुई व्यक्तिगत जानकारी निकाली जा सकती है सार्वजनिक डेटाबेस. ऊपर उल्लिखित दो गुणों को संतुष्ट करने में Bitcoin की विफलता हमें इस निष्कर्ष पर ले जाती है कि यह है एक गुमनाम नहीं बल्कि एक छद्म-गुमनाम इलेक्ट्रॉनिक नकदी प्रणाली। उपयोगकर्ता तेजी से विकसित हुए इस कमी को दूर करने के उपाय. दो प्रत्यक्ष समाधान थे "लॉन्ड्रिंग सेवाएँ" [2] और वितरित विधियों का विकास [3, 4]। दोनों समाधान मिश्रण के विचार पर आधारित हैं कई सार्वजनिक लेनदेन और उन्हें कुछ मध्यस्थ पते के माध्यम से भेजना; जो बदले में विश्वसनीय तृतीय पक्ष की आवश्यकता की कमी का सामना करना पड़ता है। हाल ही में, आई. मियर्स एट अल द्वारा एक अधिक रचनात्मक योजना प्रस्तावित की गई थी। [28]: "ज़ीरोकॉइन"। शून्य सिक्का क्रिप्टोग्राफ़िक वन-वे संचायक और शून्य-ज्ञान प्रमाण का उपयोग करता है जो उपयोगकर्ताओं को इसकी अनुमति देता है बिटकॉइन को ज़ीरोकॉइन में "कन्वर्ट" करें और इसके बजाय स्वामित्व के गुमनाम प्रमाण का उपयोग करके उन्हें खर्च करें स्पष्ट सार्वजनिक-कुंजी आधारित डिजिटल हस्ताक्षर। हालाँकि, ऐसे ज्ञान प्रमाणों में निरंतरता होती है लेकिन असुविधाजनक आकार - लगभग 30kb (आज की Bitcoin सीमा के आधार पर), जो प्रस्ताव बनाता है अव्यावहारिक. लेखक स्वीकार करते हैं कि प्रोटोकॉल को बहुसंख्यक लोगों द्वारा कभी भी स्वीकार किए जाने की संभावना नहीं है Bitcoin उपयोगकर्ता [5]। 2.2 proof-of-work फ़ंक्शन Bitcoin निर्माता सातोशी नाकामोटो ने बहुमत निर्णय लेने वाले एल्गोरिदम को "वनसीपीयू-वन-वोट" के रूप में वर्णित किया और अपने proof-of-work के लिए सीपीयू-बाउंड मूल्य निर्धारण फ़ंक्शन (डबल SHA-256) का उपयोग किया। योजना. चूँकि उपयोगकर्ता लेन-देन के एकल इतिहास आदेश [1] के लिए वोट करते हैं, तर्कसंगतता और इस प्रक्रिया की निरंतरता पूरे सिस्टम के लिए महत्वपूर्ण शर्तें हैं। इस मॉडल की सुरक्षा दो कमियों से ग्रस्त है। सबसे पहले, इसके लिए 51% नेटवर्क की आवश्यकता होती है खनन शक्ति ईमानदार उपयोगकर्ताओं के नियंत्रण में होगी। दूसरे, सिस्टम की प्रगति (बग फिक्स, सुरक्षा सुधार, आदि...) के लिए अधिकांश उपयोगकर्ताओं को समर्थन और सहमति की आवश्यकता होती है परिवर्तन (यह तब होता है जब उपयोगकर्ता अपने वॉलेट सॉफ़्टवेयर को अपडेट करते हैं) [6]। अंत में वही वोटिंग कुछ सुविधाओं [7] के कार्यान्वयन के बारे में सामूहिक सर्वेक्षण के लिए भी तंत्र का उपयोग किया जाता है। यह हमें उन गुणों का अनुमान लगाने की अनुमति देता है जिन्हें proof-of-work द्वारा संतुष्ट किया जाना चाहिए मूल्य निर्धारण समारोह। इस तरह के फ़ंक्शन को किसी नेटवर्क भागीदार को महत्वपूर्ण भूमिका निभाने में सक्षम नहीं बनाना चाहिए किसी अन्य प्रतिभागी पर लाभ; इसके लिए सामान्य हार्डवेयर और उच्च के बीच समानता की आवश्यकता होती है कस्टम उपकरणों की लागत. हाल के उदाहरणों [8] से, हम देख सकते हैं कि SHA-256 फ़ंक्शन का उपयोग किया गया है Bitcoin वास्तुकला में यह संपत्ति नहीं है क्योंकि खनन अधिक कुशल हो जाता है हाई-एंड सीपीयू की तुलना में जीपीयू और एएसआईसी डिवाइस। इसलिए, Bitcoin की मतदान शक्ति के बीच एक बड़े अंतर के लिए अनुकूल परिस्थितियाँ बनाता है प्रतिभागियों के अनुसार यह "एक-सीपीयू-एक-वोट" सिद्धांत का उल्लंघन करता है क्योंकि GPU और ASIC मालिकों के पास है सीपीयू मालिकों की तुलना में बहुत बड़ी वोटिंग शक्ति। यह इसका एक शास्त्रीय उदाहरण है पेरेटो सिद्धांत जहां सिस्टम के 20% प्रतिभागी 80% से अधिक वोटों को नियंत्रित करते हैं। कोई यह तर्क दे सकता है कि ऐसी असमानता नेटवर्क की सुरक्षा के लिए प्रासंगिक नहीं है क्योंकि ऐसा नहीं है प्रतिभागियों की कम संख्या अधिकांश वोटों को नियंत्रित करती है लेकिन इनमें ईमानदारी है प्रतिभागी जो मायने रखते हैं। हालाँकि, ऐसा तर्क कुछ हद तक त्रुटिपूर्ण है क्योंकि यह ऐसा ही है प्रतिभागियों की ईमानदारी के बजाय सस्ते विशेषीकृत हार्डवेयर के प्रदर्शित होने की संभावना ख़तरा पैदा करता है. इसे प्रदर्शित करने के लिए, आइए निम्नलिखित उदाहरण लें। मान लीजिए कि कोई दुष्ट है व्यक्ति सस्ते में अपना स्वयं का खनन फार्म बनाकर महत्वपूर्ण खनन शक्ति प्राप्त करता है 2 स्पष्ट रूप से एक अद्वितीय मूल और अंतिम प्राप्तकर्ता का पता लगाया गया। भले ही दो प्रतिभागी आदान-प्रदान करें अप्रत्यक्ष तरीके से धन, एक उचित रूप से इंजीनियर पथ-खोज विधि मूल को प्रकट करेगी और अंतिम प्राप्तकर्ता. यह भी संदेह है कि Bitcoin दूसरी संपत्ति को संतुष्ट नहीं करता है। कुछ शोधकर्ता कहा गया है ([33, 35, 29, 31]) कि सावधानीपूर्वक blockchain विश्लेषण के बीच संबंध का पता चल सकता है Bitcoin नेटवर्क के उपयोगकर्ता और उनके लेनदेन। हालाँकि कई विधियाँ हैं घजारी किया गया [25], यह संदेह है कि बहुत सारी छिपी हुई व्यक्तिगत जानकारी निकाली जा सकती है सार्वजनिक डेटाबेस. ऊपर उल्लिखित दो गुणों को संतुष्ट करने में Bitcoin की विफलता हमें इस निष्कर्ष पर ले जाती है कि यह है एक गुमनाम नहीं बल्कि एक छद्म-गुमनाम इलेक्ट्रॉनिक नकदी प्रणाली। उपयोगकर्ता तेजी से विकसित हुए इस कमी को दूर करने के उपाय. दो प्रत्यक्ष समाधान थे "लॉन्ड्रिंग सेवाएँ" [2] और वितरित विधियों का विकास [3, 4]। दोनों समाधान मिश्रण के विचार पर आधारित हैं कई सार्वजनिक लेनदेन और उन्हें कुछ मध्यस्थ पते के माध्यम से भेजना; जो बदले में विश्वसनीय तृतीय पक्ष की आवश्यकता की कमी का सामना करना पड़ता है। हाल ही में, आई. मियर्स एट अल द्वारा एक अधिक रचनात्मक योजना प्रस्तावित की गई थी। [28]: "ज़ीरोकॉइन"। शून्य सिक्का क्रिप्टोग्राफ़िक वन-वे संचायक और शून्य-ज्ञान प्रमाण का उपयोग करता है जो उपयोगकर्ताओं को इसकी अनुमति देता है बिटकॉइन को ज़ीरोकॉइन में "कन्वर्ट" करें और इसके बजाय स्वामित्व के गुमनाम प्रमाण का उपयोग करके उन्हें खर्च करें स्पष्ट सार्वजनिक-कुंजी आधारित डिजिटल हस्ताक्षर। हालाँकि, ऐसे ज्ञान प्रमाणों में निरंतरता होती है लेकिन असुविधाजनक आकार - लगभग 30kb (आज की Bitcoin सीमा के आधार पर), जो प्रस्ताव बनाता है अव्यावहारिक. लेखक स्वीकार करते हैं कि प्रोटोकॉल को बहुसंख्यक लोगों द्वारा कभी भी स्वीकार किए जाने की संभावना नहीं है Bitcoin उपयोगकर्ता [5]। 2.2 proof-of-work फ़ंक्शन Bitcoin निर्माता सातोशी नाकामोतो ने बहुमत निर्णय लेने वाले एल्गोरिदम को "वनसीपीयू-वन-वोट" के रूप में वर्णित किया और अपने proof-of-work के लिए सीपीयू-बाउंड मूल्य निर्धारण फ़ंक्शन (डबल SHA-256) का उपयोग किया। योजना. चूँकि उपयोगकर्ता लेन-देन के एकल इतिहास आदेश [1] के लिए वोट करते हैं, तर्कसंगतता और इस प्रक्रिया की निरंतरता पूरे सिस्टम के लिए महत्वपूर्ण शर्तें हैं। इस मॉडल की सुरक्षा दो कमियों से ग्रस्त है। सबसे पहले, इसके लिए 51% नेटवर्क की आवश्यकता होती है खनन शक्ति ईमानदार उपयोगकर्ताओं के नियंत्रण में होगी। दूसरे, सिस्टम की प्रगति (बग फिक्स, सुरक्षा सुधार, आदि...) के लिए अधिकांश उपयोगकर्ताओं को समर्थन और सहमति की आवश्यकता होती है परिवर्तन (यह तब होता है जब उपयोगकर्ता अपने वॉलेट सॉफ़्टवेयर को अपडेट करते हैं) [6]। अंत में वही वोटिंग कुछ सुविधाओं [7] के कार्यान्वयन के बारे में सामूहिक सर्वेक्षण के लिए भी तंत्र का उपयोग किया जाता है। यह हमें उन गुणों का अनुमान लगाने की अनुमति देता है जिन्हें proof-of-work द्वारा संतुष्ट किया जाना चाहिए मूल्य निर्धारण समारोह। इस तरह के फ़ंक्शन को किसी नेटवर्क भागीदार को महत्वपूर्ण भूमिका निभाने में सक्षम नहीं बनाना चाहिए किसी अन्य प्रतिभागी पर लाभ; इसके लिए सामान्य हार्डवेयर और उच्च के बीच समानता की आवश्यकता होती है कस्टम उपकरणों की लागत. हाल के उदाहरणों [8] से, हम देख सकते हैं कि SHA-256 फ़ंक्शन का उपयोग किया गया है Bitcoin वास्तुकला में यह संपत्ति नहीं है क्योंकि खनन अधिक कुशल हो जाता है हाई-एंड सीपीयू की तुलना में जीपीयू और एएसआईसी डिवाइस। इसलिए, Bitcoin मतदान शक्ति के बीच बड़े अंतर के लिए अनुकूल परिस्थितियाँ बनाता है प्रतिभागियों के अनुसार यह "एक-सीपीयू-एक-वोट" सिद्धांत का उल्लंघन करता है क्योंकि GPU और ASIC मालिकों के पास है सीपीयू मालिकों की तुलना में बहुत बड़ी वोटिंग शक्ति। यह इसका एक शास्त्रीय उदाहरण है पेरेटो सिद्धांत जहां सिस्टम के 20% प्रतिभागी 80% से अधिक वोटों को नियंत्रित करते हैं। कोई यह तर्क दे सकता है कि ऐसी असमानता नेटवर्क की सुरक्षा के लिए प्रासंगिक नहीं है क्योंकि ऐसा नहीं है प्रतिभागियों की कम संख्या अधिकांश वोटों को नियंत्रित करती है लेकिन इनमें ईमानदारी है प्रतिभागी जो मायने रखते हैं। हालाँकि, ऐसा तर्क कुछ हद तक त्रुटिपूर्ण है क्योंकि यह ऐसा ही है प्रतिभागियों की ईमानदारी के बजाय सस्ते विशेषीकृत हार्डवेयर के प्रदर्शित होने की संभावना ख़तरा पैदा करता है. इसे प्रदर्शित करने के लिए, आइए निम्नलिखित उदाहरण लें। मान लीजिए कि कोई दुष्ट है व्यक्ति सस्ते में अपना स्वयं का खनन फार्म बनाकर महत्वपूर्ण खनन शक्ति प्राप्त करता है 2 4 संभवतः, यदि प्रत्येक उपयोगकर्ता हमेशा एक नया पता उत्पन्न करके अपनी गुमनामी को दूर करने में मदद करता है प्रत्येक प्राप्त भुगतान के लिए (जो बेतुका है लेकिन तकनीकी रूप से इसे करने का "सही" तरीका है), और यदि प्रत्येक उपयोगकर्ता ने यह आग्रह करके कि वे कभी भी धनराशि नहीं भेजते हैं, अन्य सभी की गुमनामी को दूर करने में मदद की एक ही BTC पते पर दो बार, तब भी Bitcoin केवल परिस्थितिवश ही पास होगा असंबद्धता परीक्षण. क्यों? उपभोक्ता डेटा का उपयोग हर समय लोगों के बारे में आश्चर्यजनक मात्रा जानने के लिए किया जा सकता है। उदाहरण के लिए देखें http://www.applieddatalabs.com/content/target-knows-it-shows अब, कल्पना करें कि यह भविष्य में 20 साल है और आगे कल्पना करें कि टारगेट को अभी तक पता नहीं था टारगेट पर आपकी खरीदारी की आदतों के बारे में, लेकिन वे सभी के लिए blockchain का खनन कर रहे थे अतीत में आपके कॉइनबेस वॉलेट से आपकी व्यक्तिगत खरीदारी बारह वर्ष. वे ऐसे कहेंगे, "अरे दोस्त, तुम आज रात खांसी की कोई दवा लेना चाहोगे, लेकिन तुम नहीं खरीदोगे कल अच्छा महसूस करो।" यदि मल्टी-पार्टी सॉर्टिंग का सही ढंग से उपयोग किया जाता है तो ऐसा नहीं हो सकता है। उदाहरण के लिए, यह देखेंब्लॉग पोस्ट: http://blog.ezyang.com/2012/07/secure-multiparty-bitcoin-anonymization/ मैं उस गणित से पूरी तरह आश्वस्त नहीं हूं, लेकिन... एक समय में एक पेपर, है ना? प्रशस्ति - पत्र आवश्यक। जबकि ज़ीरोकॉइन प्रोटोकॉल (स्टैंडअलोन) अपर्याप्त हो सकता है, ज़ीरोकैश ऐसा लगता है कि प्रोटोकॉल ने 1kb आकार के लेनदेन को लागू किया है। वह प्रोजेक्ट समर्थित है बेशक, अमेरिकी और इजरायली सेनाएं, इसलिए इसकी मजबूती के बारे में कौन जानता है। दूसरे पर हाथ, कोई भी सेना से अधिक निगरानी के बिना धन खर्च करने में सक्षम नहीं होना चाहता। http://zerocash-project.org/ मैं आश्वस्त नहीं हूं... उदाहरण के लिए देखें, http://fc14.ifca.ai/bitcoin/papers/bitcoin14_submission_12.pdf क्रिप्टोनोट से एक क्रिप्टोनोट डेवलपर मौरिस प्लैंक (संभवतः एक छद्म नाम) का उद्धरण मंच: "ज़ीरोकॉइन, ज़ीरोकैश। मुझे यह स्वीकार करना होगा कि यह सबसे उन्नत तकनीक है। हाँ, उद्धरण उपरोक्त प्रोटोकॉल के पिछले संस्करण के विश्लेषण से है। मेरी जानकारी में, ऐसा नहीं है 288, लेकिन 384 बाइट्स, लेकिन फिर भी यह अच्छी खबर है। उन्होंने SNARK नामक एक बिल्कुल नई तकनीक का उपयोग किया, जिसके कुछ नुकसान हैं: उदाहरण के लिए, हस्ताक्षर बनाने के लिए आवश्यक सार्वजनिक मापदंडों का बड़ा प्रारंभिक डेटाबेस (1 जीबी से अधिक) और लेन-देन करने के लिए आवश्यक महत्वपूर्ण समय (एक मिनट से अधिक)। अंततः, वे एक का उपयोग कर रहे हैं युवा क्रिप्टो, जिसका मैंने एक विवादास्पद विचार के रूप में उल्लेख किया है: https://forum.cryptonote.org/viewtopic.php?f= - मौरिस पी. गुरु 03 अप्रैल, 2014 7:56 अपराह्न एक फ़ंक्शन जो सीपीयू में किया जाता है और जीपीयू, एफपीजीए या एएसआईसी के लिए उपयुक्त नहीं है गणना. proof-of-work में प्रयुक्त "पहेली" को मूल्य निर्धारण फ़ंक्शन, लागत फ़ंक्शन, या के रूप में जाना जाता है पहेली समारोह.

स्पष्ट रूप से एक अद्वितीय मूल और अंतिम प्राप्तकर्ता का पता लगाया गया। भले ही दो प्रतिभागी आदान-प्रदान करें अप्रत्यक्ष तरीके से धन, एक उचित रूप से इंजीनियर पथ-खोज विधि मूल को प्रकट करेगी और अंतिम प्राप्तकर्ता. यह भी संदेह है कि Bitcoin दूसरी संपत्ति को संतुष्ट नहीं करता है। कुछ शोधकर्ता कहा गया है ([33, 35, 29, 31]) कि सावधानीपूर्वक blockchain विश्लेषण के बीच संबंध का पता चल सकता है Bitcoin नेटवर्क के उपयोगकर्ता और उनके लेनदेन। हालाँकि कई विधियाँ हैं विवादित [25], यह संदेह है कि बहुत सारी छिपी हुई व्यक्तिगत जानकारी निकाली जा सकती है सार्वजनिक डेटाबेस. ऊपर उल्लिखित दो गुणों को संतुष्ट करने में Bitcoin की विफलता हमें इस निष्कर्ष पर ले जाती है कि यह है एक गुमनाम नहीं बल्कि एक छद्म-गुमनाम इलेक्ट्रॉनिक नकदी प्रणाली। उपयोगकर्ता तेजी से विकसित हुए इस कमी को दूर करने के उपाय. दो प्रत्यक्ष समाधान थे "लॉन्ड्रिंग सेवाएँ" [2] और वितरित विधियों का विकास [3, 4]। दोनों समाधान मिश्रण के विचार पर आधारित हैं कई सार्वजनिक लेनदेन और उन्हें कुछ मध्यस्थ पते के माध्यम से भेजना; जो बदले में विश्वसनीय तृतीय पक्ष की आवश्यकता की कमी का सामना करना पड़ता है। हाल ही में, आई. मियर्स एट अल द्वारा एक अधिक रचनात्मक योजना प्रस्तावित की गई थी। [28]: "ज़ीरोकॉइन"। शून्य सिक्का क्रिप्टोग्राफ़िक वन-वे संचायक और शून्य-ज्ञान प्रमाण का उपयोग करता है जो उपयोगकर्ताओं को इसकी अनुमति देता है बिटकॉइन को ज़ीरोकॉइन में "कन्वर्ट" करें और इसके बजाय स्वामित्व के गुमनाम प्रमाण का उपयोग करके उन्हें खर्च करें स्पष्ट सार्वजनिक-कुंजी आधारित डिजिटल हस्ताक्षर। हालाँकि, ऐसे ज्ञान प्रमाणों में निरंतरता होती है लेकिन असुविधाजनक आकार - लगभग 30kb (आज की Bitcoin सीमा के आधार पर), जो प्रस्ताव बनाता है अव्यावहारिक. लेखक स्वीकार करते हैं कि प्रोटोकॉल को बहुसंख्यक लोगों द्वारा कभी भी स्वीकार किए जाने की संभावना नहीं है Bitcoin उपयोगकर्ता [5]। 2.2 proof-of-work फ़ंक्शन Bitcoin निर्माता सातोशी नाकामोटो ने बहुमत निर्णय लेने वाले एल्गोरिदम को "वनसीपीयू-वन-वोट" के रूप में वर्णित किया और अपने proof-of-work के लिए सीपीयू-बाउंड मूल्य निर्धारण फ़ंक्शन (डबल SHA-256) का उपयोग किया। योजना. चूँकि उपयोगकर्ता लेन-देन के एकल इतिहास आदेश [1] के लिए वोट करते हैं, तर्कसंगतता और इस प्रक्रिया की निरंतरता पूरे सिस्टम के लिए महत्वपूर्ण शर्तें हैं। इस मॉडल की सुरक्षा दो कमियों से ग्रस्त है। सबसे पहले, इसके लिए 51% नेटवर्क की आवश्यकता होती है खनन शक्ति ईमानदार उपयोगकर्ताओं के नियंत्रण में होगी। दूसरे, सिस्टम की प्रगति (बग फिक्स, सुरक्षा सुधार, आदि...) के लिए अधिकांश उपयोगकर्ताओं को समर्थन और सहमति की आवश्यकता होती है परिवर्तन (यह तब होता है जब उपयोगकर्ता अपने वॉलेट सॉफ़्टवेयर को अपडेट करते हैं) [6]। अंत में वही वोटिंग कुछ सुविधाओं [7] के कार्यान्वयन के बारे में सामूहिक सर्वेक्षण के लिए भी तंत्र का उपयोग किया जाता है। यह हमें उन गुणों का अनुमान लगाने की अनुमति देता है जिन्हें proof-of-work द्वारा संतुष्ट किया जाना चाहिए मूल्य निर्धारण समारोह। इस तरह के फ़ंक्शन को किसी नेटवर्क भागीदार को महत्वपूर्ण भूमिका निभाने में सक्षम नहीं बनाना चाहिए किसी अन्य प्रतिभागी पर लाभ; इसके लिए सामान्य हार्डवेयर और उच्च के बीच समानता की आवश्यकता होती है कस्टम उपकरणों की लागत. हाल के उदाहरणों [8] से, हम देख सकते हैं कि SHA-256 फ़ंक्शन का उपयोग किया गया है Bitcoin वास्तुकला में यह संपत्ति नहीं है क्योंकि खनन अधिक कुशल हो जाता है हाई-एंड सीपीयू की तुलना में जीपीयू और एएसआईसी डिवाइस। इसलिए, Bitcoin की मतदान शक्ति के बीच बड़े अंतर के लिए अनुकूल परिस्थितियाँ बनाता है प्रतिभागियों के अनुसार यह "एक-सीपीयू-एक-वोट" सिद्धांत का उल्लंघन करता है क्योंकि GPU और ASIC मालिकों के पास है सीपीयू मालिकों की तुलना में बहुत बड़ी वोटिंग शक्ति। यह इसका एक शास्त्रीय उदाहरण है पेरेटो सिद्धांत जहां सिस्टम के 20% प्रतिभागी 80% से अधिक वोटों को नियंत्रित करते हैं। कोई यह तर्क दे सकता है कि ऐसी असमानता नेटवर्क की सुरक्षा के लिए प्रासंगिक नहीं है क्योंकि ऐसा नहीं है प्रतिभागियों की कम संख्या अधिकांश वोटों को नियंत्रित करती है लेकिन इनमें ईमानदारी है प्रतिभागी जो मायने रखते हैं। हालाँकि, ऐसा तर्क कुछ हद तक त्रुटिपूर्ण है क्योंकि यह ऐसा ही है प्रतिभागियों की ईमानदारी के बजाय सस्ते विशेषीकृत हार्डवेयर के प्रदर्शित होने की संभावना ख़तरा पैदा करता है. इसे प्रदर्शित करने के लिए, आइए निम्नलिखित उदाहरण लें। मान लीजिए कि कोई दुष्ट है व्यक्ति सस्ते में अपना स्वयं का खनन फार्म बनाकर महत्वपूर्ण खनन शक्ति प्राप्त करता है 2 स्पष्ट रूप से एक अद्वितीय मूल और अंतिम प्राप्तकर्ता का पता लगाया गया। भले ही दो प्रतिभागी आदान-प्रदान करें अप्रत्यक्ष तरीके से धन, एक उचित रूप से इंजीनियर पथ-खोज विधि मूल को प्रकट करेगी और अंतिम प्राप्तकर्ता. यह भी संदेह है कि Bitcoin दूसरी संपत्ति को संतुष्ट नहीं करता है। कुछ शोधकर्ता कहा गया है ([33, 35, 29, 31]) कि सावधानीपूर्वक blockchain विश्लेषण के बीच संबंध का पता चल सकता है Bitcoin नेटवर्क के उपयोगकर्ता और उनके लेनदेन। हालाँकि कई विधियाँ हैं घजारी किया गया [25], यह संदेह है कि बहुत सारी छिपी हुई व्यक्तिगत जानकारी निकाली जा सकती है सार्वजनिक डेटाबेस. ऊपर उल्लिखित दो गुणों को संतुष्ट करने में Bitcoin की विफलता हमें इस निष्कर्ष पर ले जाती है कि यह है एक गुमनाम नहीं बल्कि एक छद्म-गुमनाम इलेक्ट्रॉनिक नकदी प्रणाली। उपयोगकर्ता तेजी से विकसित हुए इस कमी को दूर करने के उपाय. दो प्रत्यक्ष समाधान थे "लॉन्ड्रिंग सेवाएँ" [2] और वितरित विधियों का विकास [3, 4]। दोनों समाधान मिश्रण के विचार पर आधारित हैं कई सार्वजनिक लेनदेन और उन्हें कुछ मध्यस्थ पते के माध्यम से भेजना; जो बदले में विश्वसनीय तृतीय पक्ष की आवश्यकता की कमी का सामना करना पड़ता है। हाल ही में, आई. मियर्स एट अल द्वारा एक अधिक रचनात्मक योजना प्रस्तावित की गई थी। [28]: "ज़ीरोकॉइन"। शून्य सिक्का क्रिप्टोग्राफ़िक वन-वे संचायक और शून्य-ज्ञान प्रमाण का उपयोग करता है जो उपयोगकर्ताओं को इसकी अनुमति देता है बिटकॉइन को ज़ीरोकॉइन में "कन्वर्ट" करें और इसके बजाय स्वामित्व के गुमनाम प्रमाण का उपयोग करके उन्हें खर्च करें स्पष्ट सार्वजनिक-कुंजी आधारित डिजिटल हस्ताक्षर। हालाँकि, ऐसे ज्ञान प्रमाणों में निरंतरता होती है लेकिन असुविधाजनक आकार - लगभग 30kb (आज की Bitcoin सीमा के आधार पर), जो प्रस्ताव बनाता है अव्यावहारिक. लेखक स्वीकार करते हैं कि प्रोटोकॉल को बहुसंख्यक लोगों द्वारा कभी भी स्वीकार किए जाने की संभावना नहीं है Bitcoin उपयोगकर्ता [5]। 2.2 proof-of-work फ़ंक्शन Bitcoin निर्माता सातोशी नाकामोटो ने बहुमत निर्णय लेने वाले एल्गोरिदम को "oneCPU-एक-वोट" के रूप में वर्णित किया और अपने proof-of-work के लिए CPU-बाउंड मूल्य निर्धारण फ़ंक्शन (डबल SHA-256) का उपयोग किया। योजना. चूँकि उपयोगकर्ता लेन-देन के एकल इतिहास आदेश [1] के लिए वोट करते हैं, तर्कसंगतता और इस प्रक्रिया की निरंतरता पूरे सिस्टम के लिए महत्वपूर्ण शर्तें हैं। इस मॉडल की सुरक्षा दो कमियों से ग्रस्त है। सबसे पहले, इसके लिए 51% नेटवर्क की आवश्यकता होती है खनन शक्ति ईमानदार उपयोगकर्ताओं के नियंत्रण में होगी। दूसरे, सिस्टम की प्रगति (बग फिक्स, सुरक्षा सुधार, आदि...) के लिए अधिकांश उपयोगकर्ताओं को समर्थन और सहमति की आवश्यकता होती है परिवर्तन (यह तब होता है जब उपयोगकर्ता अपने वॉलेट सॉफ़्टवेयर को अपडेट करते हैं) [6]। अंत में वही वोटिंग कुछ सुविधाओं [7] के कार्यान्वयन के बारे में सामूहिक सर्वेक्षण के लिए भी तंत्र का उपयोग किया जाता है। यह हमें उन गुणों का अनुमान लगाने की अनुमति देता है जिन्हें proof-of-work द्वारा संतुष्ट किया जाना चाहिए मूल्य निर्धारण समारोह। इस तरह के फ़ंक्शन को किसी नेटवर्क भागीदार को महत्वपूर्ण भूमिका निभाने में सक्षम नहीं बनाना चाहिए किसी अन्य प्रतिभागी पर लाभ; इसके लिए सामान्य हार्डवेयर और उच्च के बीच समानता की आवश्यकता होती है कस्टम उपकरणों की लागत. हाल के उदाहरणों [8] से, हम देख सकते हैं कि SHA-256 फ़ंक्शन का उपयोग किया गया है Bitcoin वास्तुकला में यह गुण नहीं है क्योंकि खनन अधिक कुशल हो जाता है हाई-एंड सीपीयू की तुलना में जीपीयू और एएसआईसी डिवाइस। इसलिए, Bitcoin मतदान शक्ति के बीच बड़े अंतर के लिए अनुकूल परिस्थितियाँ बनाता है प्रतिभागियों के अनुसार यह "एक-सीपीयू-एक-वोट" सिद्धांत का उल्लंघन करता है क्योंकि GPU और ASIC मालिकों के पास है सीपीयू मालिकों की तुलना में बहुत बड़ी वोटिंग शक्ति। यह इसका एक शास्त्रीय उदाहरण है पेरेटो सिद्धांत जहां सिस्टम के 20% प्रतिभागी 80% से अधिक वोटों को नियंत्रित करते हैं। कोई यह तर्क दे सकता है कि ऐसी असमानता नेटवर्क की सुरक्षा के लिए प्रासंगिक नहीं है क्योंकि ऐसा नहीं है प्रतिभागियों की कम संख्या अधिकांश वोटों को नियंत्रित करती है लेकिन इनमें ईमानदारी है प्रतिभागी जो मायने रखते हैं। हालाँकि, ऐसा तर्क कुछ हद तक त्रुटिपूर्ण है क्योंकि यह ऐसा ही है प्रतिभागियों की ईमानदारी के बजाय सस्ते विशेषीकृत हार्डवेयर के प्रदर्शित होने की संभावना ख़तरा पैदा करता है. इसे प्रदर्शित करने के लिए, आइए निम्नलिखित उदाहरण लें। मान लीजिए कि कोई दुष्ट है व्यक्ति सस्ते में अपना स्वयं का खनन फार्म बनाकर महत्वपूर्ण खनन शक्ति प्राप्त करता है 2 पृष्ठ 2 पर टिप्पणियाँ

क्रिप्टोनोट प्रौद्योगिकी

अब जब हमने Bitcoin प्रौद्योगिकी की सीमाओं को कवर कर लिया है, तो हम इस पर ध्यान केंद्रित करेंगे क्रिप्टोनोट की विशेषताएं प्रस्तुत करना।

अप्राप्य लेन-देन

इस खंड में हम अप्राप्यता दोनों को संतुष्ट करते हुए पूरी तरह से गुमनाम लेनदेन की एक योजना का प्रस्ताव करते हैं

और असंबद्धता की स्थितियाँ। हमारे समाधान की एक महत्वपूर्ण विशेषता इसकी स्वायत्तता है: प्रेषक

उसे अपना लेनदेन करने के लिए अन्य उपयोगकर्ताओं या किसी विश्वसनीय तीसरे पक्ष के साथ सहयोग करने की आवश्यकता नहीं है;

इसलिए प्रत्येक भागीदार स्वतंत्र रूप से एक कवर ट्रैफ़िक उत्पन्न करता है।

4.1

साहित्य समीक्षा

हमारी योजना क्रिप्टोग्राफ़िक आदिम पर निर्भर करती है जिसे समूह हस्ताक्षर कहा जाता है। प्रथम द्वारा प्रस्तुत किया गया

डी. चाउम और ई. वैन हेयस्ट [19], यह उपयोगकर्ता को समूह की ओर से अपने संदेश पर हस्ताक्षर करने की अनुमति देता है।

उपयोगकर्ता द्वारा दिए गए संदेश पर हस्ताक्षर करने के बाद (सत्यापन प्रयोजनों के लिए) वह स्वयं ही सार्वजनिक नहीं होता है

1यह तथाकथित "सॉफ्ट लिमिट" है - नए ब्लॉक बनाने के लिए संदर्भ क्लाइंट प्रतिबंध। कठिन अधिकतम

संभावित अवरोध आकार 1 एमबी था

4

यदि आवश्यक हो तो उन्हें मुख्य कमियों का कारण बनता है। दुर्भाग्य से, यह अनुमान लगाना कठिन है कि कब

स्थिरांकों को बदलने की आवश्यकता हो सकती है और उन्हें बदलने से भयानक परिणाम हो सकते हैं।

विनाशकारी परिणामों की ओर ले जाने वाले हार्डकोडेड सीमा परिवर्तन का एक अच्छा उदाहरण ब्लॉक है

आकार सीमा 250kb1 पर सेट की गई। यह सीमा लगभग 10000 मानक लेनदेन रखने के लिए पर्याप्त थी। में

2013 की शुरुआत में, यह सीमा लगभग पूरी हो चुकी थी और इसे बढ़ाने पर एक समझौता हुआ था

सीमा. परिवर्तन वॉलेट संस्करण 0.8 में लागू किया गया था और 24-ब्लॉक श्रृंखला विभाजन के साथ समाप्त हुआ

और एक सफल दोहरे खर्च वाला हमला [9]। जबकि बग Bitcoin प्रोटोकॉल में नहीं था, लेकिन

बल्कि डेटाबेस इंजन में अगर ऐसा होता तो इसे एक साधारण तनाव परीक्षण द्वारा आसानी से पकड़ा जा सकता था

कोई कृत्रिम रूप से शुरू की गई ब्लॉक आकार सीमा नहीं।

स्थिरांक भी केंद्रीकरण बिंदु के रूप में कार्य करते हैं।

सहकर्मी से सहकर्मी स्वभाव के बावजूद

Bitcoin, अधिकांश नोड्स द्वारा विकसित आधिकारिक संदर्भ क्लाइंट [10] का उपयोग करते हैं

लोगों का एक छोटा समूह. यह समूह प्रोटोकॉल में परिवर्तन लागू करने का निर्णय लेता है

और अधिकांश लोग इन परिवर्तनों को उनकी "सहीता" की परवाह किए बिना स्वीकार करते हैं। कुछ निर्णयों के कारण

गरमागरम चर्चाएँ और यहाँ तक कि [11] के बहिष्कार का आह्वान भी, जो इंगित करता है कि समुदाय और

डेवलपर्स कुछ महत्वपूर्ण बिंदुओं पर असहमत हो सकते हैं। इसलिए प्रोटोकॉल का होना तर्कसंगत लगता है

इन समस्याओं से बचने के संभावित तरीके के रूप में उपयोगकर्ता-कॉन्फ़िगर करने योग्य और स्व-समायोजन चर के साथ।

2.5

भारी भरकम स्क्रिप्ट

Bitcoin में स्क्रिप्टिंग प्रणाली एक भारी और जटिल विशेषता है। यह संभावित रूप से किसी को सृजन करने की अनुमति देता है

परिष्कृत लेनदेन [12], लेकिन सुरक्षा चिंताओं के कारण इसकी कुछ सुविधाएँ अक्षम हैं

कुछ का कभी भी उपयोग नहीं किया गया [13]। स्क्रिप्ट (प्रेषक और प्राप्तकर्ता दोनों भागों सहित)

Bitcoin में सबसे लोकप्रिय लेनदेन इस तरह दिखता है:

कुंजी, लेकिन उसके समूह के सभी उपयोगकर्ताओं की कुंजी। एक सत्यापनकर्ता आश्वस्त है कि वास्तविक हस्ताक्षरकर्ता एक है समूह का सदस्य, लेकिन हस्ताक्षरकर्ता की विशेष रूप से पहचान नहीं कर सकता। मूल प्रोटोकॉल के लिए एक विश्वसनीय तृतीय पक्ष (जिसे समूह प्रबंधक कहा जाता है) की आवश्यकता थी, और वह था एकमात्र व्यक्ति जो हस्ताक्षरकर्ता का पता लगा सकता था। रिंग सिग्नेचर नामक अगला संस्करण पेश किया गया रिवेस्ट एट अल द्वारा। [34] में, समूह प्रबंधक और गुमनामी के बिना एक स्वायत्त योजना थी निरसन. इस योजना के विभिन्न संशोधन बाद में सामने आए: लिंक करने योग्य रिंग हस्ताक्षर [26, 27, 17] यह निर्धारित करने की अनुमति दी गई कि क्या एक ही समूह के सदस्य द्वारा दो हस्ताक्षर किए गए थे, जिनका पता लगाया जा सके रिंग सिग्नेचर [24, 23] ने हस्ताक्षरकर्ता का पता लगाने की संभावना प्रदान करके अत्यधिक गुमनामी को सीमित कर दिया एक ही जानकारी के संबंध में दो संदेश (या [24] के संदर्भ में "टैग")। एक समान क्रिप्टोग्राफ़िक निर्माण को तदर्थ समूह हस्ताक्षर [16, 38] के रूप में भी जाना जाता है। यह मनमाने ढंग से समूह गठन पर जोर देता है, जबकि समूह/अंगूठी हस्ताक्षर योजनाएँ एक संकेत देती हैं सदस्यों का निश्चित समूह। अधिकांश भाग के लिए, हमारा समाधान ई. फुजिसाकी के कार्य "ट्रेसेबल रिंग सिग्नेचर" पर आधारित है और के. सुजुकी [24]। मूल एल्गोरिदम और हमारे संशोधन को अलग करने के लिए हम करेंगे बाद वाले को वन-टाइम रिंग सिग्नेचर कहें, जिससे उपयोगकर्ता की केवल एक वैध उत्पादन करने की क्षमता पर जोर दिया जा सके उसकी निजी कुंजी के तहत हस्ताक्षर। हमने ट्रैसेबिलिटी प्रॉपर्टी को कमजोर कर दिया और लिंकेबिलिटी को बनाए रखा केवल एक-समय प्रदान करने के लिए: सार्वजनिक कुंजी कई विदेशी सत्यापन सेटों में दिखाई दे सकती है एक अद्वितीय अनाम हस्ताक्षर उत्पन्न करने के लिए निजी कुंजी का उपयोग किया जा सकता है। दोहरे खर्च के मामले में प्रयास करें कि ये दोनों हस्ताक्षर एक साथ जुड़े रहेंगे, लेकिन हस्ताक्षरकर्ता का खुलासा करना आवश्यक नहीं है हमारे उद्देश्यों के लिए. 4.2 परिभाषाएँ 4.2.1 अण्डाकार वक्र पैरामीटर हमारे आधार हस्ताक्षर एल्गोरिथ्म के रूप में हमने तेज़ योजना EdDSA का उपयोग करना चुना, जिसे विकसित किया गया है डी.जे. द्वारा कार्यान्वित बर्नस्टीन एट अल. [18]. Bitcoin के ECDSA की तरह यह अण्डाकार वक्र पर आधारित है असतत लघुगणक समस्या, इसलिए हमारी योजना भविष्य में Bitcoin पर भी लागू की जा सकती है। सामान्य पैरामीटर हैं: q: एक अभाज्य संख्या; क्यू = 2255 −19; d: Fq का एक तत्व; डी = −121665/121666; ई: एक अण्डाकार वक्र समीकरण; −x2 + y2 = 1 + dx2y2; जी: एक आधार बिंदु; जी = (एक्स, −4/5); एल: आधार बिंदु का एक प्रमुख क्रम; एल = 2252 + 27742317777372353535851937790883648493; \(H_s\): एक क्रिप्टोग्राफ़िक hash फ़ंक्शन \(\{0, 1\}^* \to \mathbb{F}_q\); एचपी: एक नियतात्मक hash फ़ंक्शन \(E(\mathbb{F}_q) \to E(\mathbb{F}_q)\)। 4.2.2 शब्दावली उन्नत गोपनीयता के लिए एक नई शब्दावली की आवश्यकता है जिसे Bitcoin इकाइयों के साथ भ्रमित नहीं किया जाना चाहिए। प्राइवेट ईसी-की एक मानक अण्डाकार वक्र प्राइवेट कुंजी है: एक संख्या \(a \in [1, l - 1]\); सार्वजनिक ईसी-कुंजी एक मानक अण्डाकार वक्र सार्वजनिक कुंजी है: एक बिंदु ए = एजी; वन-टाइम कीपेयर निजी और सार्वजनिक ईसी-की की एक जोड़ी है; 5 कुंजी, लेकिन उसके समूह के सभी उपयोगकर्ताओं की कुंजी। एक सत्यापनकर्ता आश्वस्त है कि वास्तविक हस्ताक्षरकर्ता एक है समूह का सदस्य, लेकिन हस्ताक्षरकर्ता की विशेष रूप से पहचान नहीं कर सकता। मूल प्रोटोकॉल के लिए एक विश्वसनीय तृतीय पक्ष (जिसे समूह प्रबंधक कहा जाता है) की आवश्यकता थी, और वह था एकमात्र व्यक्ति जो हस्ताक्षरकर्ता का पता लगा सकता था। रिंग सिग्नेचर नामक अगला संस्करण पेश किया गया रिवेस्ट एट अल द्वारा। [34] में, समूह प्रबंधक और गुमनामी के बिना एक स्वायत्त योजना थी निरसन. इस योजना के विभिन्न संशोधन बाद में सामने आए: लिंक करने योग्य रिंग हस्ताक्षर [26, 27, 17] यह निर्धारित करने की अनुमति दी गई कि क्या एक ही समूह के सदस्य द्वारा दो हस्ताक्षर किए गए थे, जिनका पता लगाया जा सके रिंग सिग्नेचर [24, 23] ने हस्ताक्षरकर्ता का पता लगाने की संभावना प्रदान करके अत्यधिक गुमनामी को सीमित कर दिया एक ही जानकारी के संबंध में दो संदेश (या [24] के संदर्भ में "टैग")। एक समान क्रिप्टोग्राफ़िक निर्माण को तदर्थ समूह हस्ताक्षर [16, 38] के रूप में भी जाना जाता है। यह मनमाने ढंग से समूह गठन पर जोर देता है, जबकि समूह/अंगूठी हस्ताक्षर योजनाएँ एक संकेत देती हैं सदस्यों का निश्चित समूह। अधिकांश भाग के लिए, हमारा समाधान ई. फुजिसाकी के कार्य "ट्रेसेबल रिंग सिग्नेचर" पर आधारित है और के. सुजुकी [24]। मूल एल्गोरिदम और हमारे संशोधन को अलग करने के लिए हम करेंगे बाद वाले को वन-टाइम रिंग सिग्नेचर कहें, जिससे उपयोगकर्ता की केवल एक वैध उत्पादन करने की क्षमता पर जोर दिया जा सके उसकी निजी कुंजी के तहत हस्ताक्षर। हमने ट्रैसेबिलिटी प्रॉपर्टी को कमजोर कर दिया और लिंकेबिलिटी को बनाए रखा केवल एक-समय प्रदान करने के लिए: सार्वजनिक कुंजी कई विदेशी सत्यापन सेटों में दिखाई दे सकती है एक अद्वितीय अनाम हस्ताक्षर उत्पन्न करने के लिए निजी कुंजी का उपयोग किया जा सकता है। दोहरे खर्च के मामले में प्रयास करें कि ये दोनों हस्ताक्षर एक साथ जुड़े रहेंगे, लेकिन हस्ताक्षरकर्ता का खुलासा करना आवश्यक नहीं है हमारे उद्देश्यों के लिए. 4.2 परिभाषाएँ 4.2.1 अण्डाकार वक्र पैरामीटर हमारे आधार हस्ताक्षर एल्गोरिथ्म के रूप में हम चुनते हैंई तेजी से योजना EdDSA का उपयोग करने के लिए, जो विकसित किया गया है और डी.जे. द्वारा कार्यान्वित बर्नस्टीन एट अल. [18]. Bitcoin के ECDSA की तरह यह अण्डाकार वक्र पर आधारित है असतत लघुगणक समस्या, इसलिए हमारी योजना भविष्य में Bitcoin पर भी लागू की जा सकती है। सामान्य पैरामीटर हैं: q: एक अभाज्य संख्या; क्यू = 2255 −19; d: Fq का एक तत्व; डी = −121665/121666; ई: एक अण्डाकार वक्र समीकरण; −x2 + y2 = 1 + dx2y2; जी: एक आधार बिंदु; जी = (एक्स, −4/5); एल: आधार बिंदु का एक प्रमुख क्रम; एल = 2252 + 27742317777372353535851937790883648493; \(H_s\): एक क्रिप्टोग्राफ़िक hash फ़ंक्शन \(\{0, 1\}^* \to \mathbb{F}_q\); एचपी: एक नियतात्मक hash फ़ंक्शन \(E(\mathbb{F}_q) \to E(\mathbb{F}_q)\)। 4.2.2 शब्दावली उन्नत गोपनीयता के लिए एक नई शब्दावली की आवश्यकता है जिसे Bitcoin इकाइयों के साथ भ्रमित नहीं किया जाना चाहिए। प्राइवेट ईसी-की एक मानक अण्डाकार वक्र प्राइवेट कुंजी है: एक संख्या \(a \in [1, l - 1]\); सार्वजनिक ईसी-कुंजी एक मानक अण्डाकार वक्र सार्वजनिक कुंजी है: एक बिंदु ए = एजी; वन-टाइम कीपेयर निजी और सार्वजनिक ईसी-की की एक जोड़ी है; 5 8 रिंग सिग्नेचर इस तरह काम करता है: एलेक्स अपने नियोक्ता के बारे में विकीलीक्स को एक संदेश लीक करना चाहता है। उनकी कंपनी के प्रत्येक कर्मचारी के पास एक निजी/सार्वजनिक कुंजी जोड़ी (री, यूआई) है। वह रचना करती है उसके संदेश के रूप में इनपुट सेट के साथ उसका हस्ताक्षर, एम, उसकी निजी कुंजी, री, और हर कोई सार्वजनिक कुंजियाँ, (Ui;i=1...n). कोई भी (बिना किसी निजी कुंजी को जाने) इसे आसानी से सत्यापित कर सकता है कुछ जोड़ी (आरजे, उज) का उपयोग हस्ताक्षर बनाने के लिए किया गया होगा... कोई व्यक्ति जो काम करता है एलेक्स के नियोक्ता के लिए... लेकिन यह पता लगाना अनिवार्य रूप से एक यादृच्छिक अनुमान है कि यह कौन सा हो सकता है। http://en.wikipedia.org/wiki/Ring_signature#Crypto-currencies http://link.springer.com/chapter/10.1007/3-540-45682-1_32#page-1 http://link.springer.com/chapter/10.1007/11424826_65 http://link.springer.com/chapter/10.1007/978-3-540-27800-9_28 http://link.springer.com/chapter/10.1007%2F11774716_9 ध्यान दें कि यहां वर्णित लिंक करने योग्य रिंग हस्ताक्षर "अनलिंक करने योग्य" के विपरीत है। ऊपर वर्णित है. यहां, हम दो संदेशों को रोकते हैं, और हम यह निर्धारित कर सकते हैं कि क्या वे समान हैं पार्टी ने उन्हें भेजा है, हालाँकि हम अभी भी यह निर्धारित करने में असमर्थ हैं कि वह पार्टी कौन है। द क्रिप्टोनोट के निर्माण के लिए उपयोग की जाने वाली "अनलिंक करने योग्य" की परिभाषा का अर्थ है कि हम यह निर्धारित नहीं कर सकते हैं वही पार्टी उनका स्वागत कर रही है. इसलिए, हमारे यहां वास्तव में चार चीजें चल रही हैं। एक सिस्टम लिंक करने योग्य या हो सकता है गैर-लिंक करने योग्य, यह इस पर निर्भर करता है कि प्रेषक का निर्धारण करना संभव है या नहीं दो संदेश समान हैं (भले ही इसके लिए गुमनामी रद्द करने की आवश्यकता हो)। और कोई सिस्टम अनलिंक करने योग्य या गैर-अनलिंक करने योग्य हो सकता है, यह इस बात पर निर्भर करता है कि ऐसा करना संभव है या नहीं निर्धारित करें कि क्या दो संदेशों का प्राप्तकर्ता एक ही है (भले ही या नहीं)। इसके लिए गुमनामी रद्द करने की आवश्यकता है)। कृपया इस भयानक शब्दावली के लिए मुझे दोष न दें। ग्राफ़ सिद्धांतकारों को संभवतः होना चाहिए प्रसन्न. आप में से कुछ लोग "रिसीवर लिंक करने योग्य" बनाम "प्रेषक लिंक करने योग्य" के साथ अधिक सहज हो सकते हैं। http://link.springer.com/chapter/10.1007/978-3-540-71677-8_13 जब मैंने इसे पढ़ा तो यह एक मूर्खतापूर्ण फीचर जैसा लगा। फिर मैंने पढ़ा कि यह एक सुविधा हो सकती है इलेक्ट्रॉनिक वोटिंग, और यह समझ में आता प्रतीत हुआ। उस दृष्टिकोण से, थोड़ा अच्छा है। लेकिन मैं हूँ जानबूझकर ट्रेस करने योग्य रिंग हस्ताक्षरों को लागू करने के बारे में पूरी तरह से आश्वस्त नहीं हूं। http://search.ieice.org/bin/summary.php?id=e95-a_1_151

कुंजी, लेकिन उसके समूह के सभी उपयोगकर्ताओं की कुंजी। एक सत्यापनकर्ता आश्वस्त है कि वास्तविक हस्ताक्षरकर्ता एक है समूह का सदस्य, लेकिन हस्ताक्षरकर्ता की विशेष रूप से पहचान नहीं कर सकता। मूल प्रोटोकॉल के लिए एक विश्वसनीय तृतीय पक्ष (जिसे समूह प्रबंधक कहा जाता है) की आवश्यकता थी, और वह था एकमात्र व्यक्ति जो हस्ताक्षरकर्ता का पता लगा सकता था। रिंग सिग्नेचर नामक अगला संस्करण पेश किया गया रिवेस्ट एट अल द्वारा। [34] में, समूह प्रबंधक और गुमनामी के बिना एक स्वायत्त योजना थी निरसन. इस योजना के विभिन्न संशोधन बाद में सामने आए: लिंक करने योग्य रिंग हस्ताक्षर [26, 27, 17] यह निर्धारित करने की अनुमति दी गई कि क्या एक ही समूह के सदस्य द्वारा दो हस्ताक्षर किए गए थे, जिनका पता लगाया जा सके रिंग सिग्नेचर [24, 23] ने हस्ताक्षरकर्ता का पता लगाने की संभावना प्रदान करके अत्यधिक गुमनामी को सीमित कर दिया एक ही जानकारी के संबंध में दो संदेश (या [24] के संदर्भ में "टैग")। एक समान क्रिप्टोग्राफ़िक निर्माण को तदर्थ समूह हस्ताक्षर [16, 38] के रूप में भी जाना जाता है। यह मनमाने ढंग से समूह गठन पर जोर देता है, जबकि समूह/अंगूठी हस्ताक्षर योजनाएँ एक संकेत देती हैं सदस्यों का निश्चित समूह। अधिकांश भाग के लिए, हमारा समाधान ई. फुजिसाकी के कार्य "ट्रेसेबल रिंग सिग्नेचर" पर आधारित है और के. सुजुकी [24]। मूल एल्गोरिदम और हमारे संशोधन को अलग करने के लिए हम करेंगे बाद वाले को वन-टाइम रिंग सिग्नेचर कहें, जिससे उपयोगकर्ता की केवल एक वैध उत्पादन करने की क्षमता पर जोर दिया जा सके उसकी निजी कुंजी के तहत हस्ताक्षर। हमने ट्रैसेबिलिटी प्रॉपर्टी को कमजोर कर दिया और लिंकेबिलिटी को बनाए रखा केवल एक-समय प्रदान करने के लिए: सार्वजनिक कुंजी कई विदेशी सत्यापन सेटों में दिखाई दे सकती है एक अद्वितीय अनाम हस्ताक्षर उत्पन्न करने के लिए निजी कुंजी का उपयोग किया जा सकता है। दोहरे खर्च के मामले में प्रयास करें कि ये दोनों हस्ताक्षर एक साथ जुड़े रहेंगे, लेकिन हस्ताक्षरकर्ता का खुलासा करना आवश्यक नहीं है हमारे उद्देश्यों के लिए. 4.2 परिभाषाएँ 4.2.1 अण्डाकार वक्र पैरामीटर हमारे आधार हस्ताक्षर एल्गोरिथ्म के रूप में हमने तेज़ योजना EdDSA का उपयोग करना चुना, जिसे विकसित किया गया है डी.जे. द्वारा कार्यान्वित बर्नस्टीन एट अल. [18]. Bitcoin के ECDSA की तरह यह अण्डाकार वक्र पर आधारित है असतत लघुगणक समस्या, इसलिए हमारी योजना भविष्य में Bitcoin पर भी लागू की जा सकती है। सामान्य पैरामीटर हैं: q: एक अभाज्य संख्या; क्यू = 2255 −19; d: Fq का एक तत्व; डी = −121665/121666; ई: एक अण्डाकार वक्र समीकरण; −x2 + y2 = 1 + dx2y2; जी: एक आधार बिंदु; जी = (एक्स, −4/5); एल: आधार बिंदु का एक प्रमुख क्रम; एल = 2252 + 27742317777372353535851937790883648493; \(H_s\): एक क्रिप्टोग्राफ़िक hash फ़ंक्शन \(\{0, 1\}^* \to \mathbb{F}_q\); एचपी: एक नियतात्मक hash फ़ंक्शन \(E(\mathbb{F}_q) \to E(\mathbb{F}_q)\)। 4.2.2 शब्दावली उन्नत गोपनीयता के लिए एक नई शब्दावली की आवश्यकता है जिसे Bitcoin इकाइयों के साथ भ्रमित नहीं किया जाना चाहिए। प्राइवेट ईसी-की एक मानक अण्डाकार वक्र प्राइवेट कुंजी है: एक संख्या \(a \in [1, l - 1]\); सार्वजनिक ईसी-कुंजी एक मानक अण्डाकार वक्र सार्वजनिक कुंजी है: एक बिंदु ए = एजी; वन-टाइम कीपेयर निजी और सार्वजनिक ईसी-की की एक जोड़ी है; 5 कुंजी, लेकिन उसके समूह के सभी उपयोगकर्ताओं की कुंजी। एक सत्यापनकर्ता आश्वस्त है कि वास्तविक हस्ताक्षरकर्ता एक है समूह का सदस्य, लेकिन हस्ताक्षरकर्ता की विशेष रूप से पहचान नहीं कर सकता। मूल प्रोटोकॉल के लिए एक विश्वसनीय तृतीय पक्ष (जिसे समूह प्रबंधक कहा जाता है) की आवश्यकता थी, और वह था एकमात्र व्यक्ति जो हस्ताक्षरकर्ता का पता लगा सकता था। रिंग सिग्नेचर नामक अगला संस्करण पेश किया गया रिवेस्ट एट अल द्वारा। [34] में, समूह प्रबंधक और गुमनामी के बिना एक स्वायत्त योजना थी निरसन. इस योजना के विभिन्न संशोधन बाद में सामने आए: लिंक करने योग्य रिंग हस्ताक्षर [26, 27, 17] यह निर्धारित करने की अनुमति दी गई कि क्या एक ही समूह के सदस्य द्वारा दो हस्ताक्षर किए गए थे, जिनका पता लगाया जा सके रिंग सिग्नेचर [24, 23] ने हस्ताक्षरकर्ता का पता लगाने की संभावना प्रदान करके अत्यधिक गुमनामी को सीमित कर दिया एक ही जानकारी के संबंध में दो संदेश (या [24] के संदर्भ में "टैग")। एक समान क्रिप्टोग्राफ़िक निर्माण को तदर्थ समूह हस्ताक्षर [16, 38] के रूप में भी जाना जाता है। यह मनमाने ढंग से समूह गठन पर जोर देता है, जबकि समूह/अंगूठी हस्ताक्षर योजनाएँ एक संकेत देती हैं सदस्यों का निश्चित समूह। अधिकांश भाग के लिए, हमारा समाधान ई. फुजिसाकी के कार्य "ट्रेसेबल रिंग सिग्नेचर" पर आधारित है और के. सुजुकी [24]। मूल एल्गोरिदम और हमारे संशोधन को अलग करने के लिए हम करेंगे बाद वाले को वन-टाइम रिंग सिग्नेचर कहें, जिससे उपयोगकर्ता की केवल एक वैध उत्पादन करने की क्षमता पर जोर दिया जा सके उसकी निजी कुंजी के तहत हस्ताक्षर। हमने ट्रैसेबिलिटी प्रॉपर्टी को कमजोर कर दिया और लिंकेबिलिटी को बनाए रखा केवल एक-समय प्रदान करने के लिए: सार्वजनिक कुंजी कई विदेशी सत्यापन सेटों में दिखाई दे सकती है एक अद्वितीय अनाम हस्ताक्षर उत्पन्न करने के लिए निजी कुंजी का उपयोग किया जा सकता है। दोहरे खर्च के मामले में प्रयास करें कि ये दोनों हस्ताक्षर एक साथ जुड़े रहेंगे, लेकिन हस्ताक्षरकर्ता का खुलासा करना आवश्यक नहीं है हमारे उद्देश्यों के लिए. 4.2 परिभाषाएँ 4.2.1 अण्डाकार वक्र पैरामीटर हमारे आधार हस्ताक्षर एल्गोरिथ्म के रूप में हम चुनते हैंई तेजी से योजना EdDSA का उपयोग करने के लिए, जो विकसित किया गया है और डी.जे. द्वारा कार्यान्वित बर्नस्टीन एट अल. [18]. Bitcoin के ECDSA की तरह यह अण्डाकार वक्र पर आधारित है असतत लघुगणक समस्या, इसलिए हमारी योजना भविष्य में Bitcoin पर भी लागू की जा सकती है। सामान्य पैरामीटर हैं: q: एक अभाज्य संख्या; क्यू = 2255 −19; d: Fq का एक तत्व; डी = −121665/121666; ई: एक अण्डाकार वक्र समीकरण; −x2 + y2 = 1 + dx2y2; जी: एक आधार बिंदु; जी = (एक्स, −4/5); एल: आधार बिंदु का एक प्रमुख क्रम; एल = 2252 + 27742317777372353535851937790883648493; \(H_s\): एक क्रिप्टोग्राफ़िक hash फ़ंक्शन \(\{0, 1\}^* \to \mathbb{F}_q\); एचपी: एक नियतात्मक hash फ़ंक्शन \(E(\mathbb{F}_q) \to E(\mathbb{F}_q)\)। 4.2.2 शब्दावली उन्नत गोपनीयता के लिए एक नई शब्दावली की आवश्यकता है जिसे Bitcoin इकाइयों के साथ भ्रमित नहीं किया जाना चाहिए। प्राइवेट ईसी-की एक मानक अण्डाकार वक्र प्राइवेट कुंजी है: एक संख्या \(a \in [1, l - 1]\); सार्वजनिक ईसी-कुंजी एक मानक अण्डाकार वक्र सार्वजनिक कुंजी है: एक बिंदु ए = एजी; वन-टाइम कीपेयर निजी और सार्वजनिक ईसी-की की एक जोड़ी है; 5 9 हे भगवान, इस श्वेतपत्र के लेखक निश्चित रूप से इसे बेहतर ढंग से कह सकते थे! मान लीजिए कि एक कर्मचारी-स्वामित्व वाली कंपनी कुछ नए अधिग्रहण करने या न करने पर वोट लेना चाहती है संपत्ति, और एलेक्स और ब्रेंडा दोनों कर्मचारी हैं। कंपनी प्रत्येक कर्मचारी को एक प्रदान करती है संदेश जैसे "मैं प्रस्ताव ए पर हाँ वोट देता हूँ!" जिसमें मेटाइनफॉर्मेशन "समस्या" है [PROP A] और यदि वे प्रस्ताव का समर्थन करते हैं तो उन्हें ट्रेस करने योग्य रिंग हस्ताक्षर के साथ हस्ताक्षर करने के लिए कहता है। पारंपरिक रिंग हस्ताक्षर का उपयोग करके, एक बेईमान कर्मचारी कई बार संदेश पर हस्ताक्षर कर सकता है, संभवतः विभिन्न nonces के साथ, ताकि वे जितनी चाहें उतनी बार वोट कर सकें। दूसरे पर हाथ, एक ट्रेस करने योग्य रिंग हस्ताक्षर योजना में, एलेक्स वोट देने जाएगा, और उसकी निजी कुंजी उसके पास होगी मुद्दे पर इस्तेमाल किया गया [PROP A]। यदि एलेक्स किसी संदेश पर हस्ताक्षर करने का प्रयास करता है जैसे "मैं, ब्रेंडा, इसे स्वीकार करता हूं प्रस्ताव ए!" ब्रेंडा को "फ़्रेम" करने और डबल वोट देने के लिए, इस नए संदेश में भी मुद्दा होगा [प्रोप ए]। चूँकि एलेक्स की निजी कुंजी पहले ही [PROP A] समस्या को ख़त्म कर चुकी है, इसलिए एलेक्स की पहचान धोखाधड़ी के रूप में तुरंत खुलासा किया जाएगा। जो, इसका सामना करें, बहुत बढ़िया है! क्रिप्टोग्राफी ने वोटिंग समानता लागू की। http://link.springer.com/chapter/10.1007/978-3-540-71677-8_13 यह पेपर दिलचस्प है, अनिवार्य रूप से एक तदर्थ रिंग हस्ताक्षर बना रहा है लेकिन इसके बिना अन्य प्रतिभागी की सहमति. हस्ताक्षर की संरचना भिन्न हो सकती है; मैंने खोदा नहीं है गहरा, और मैंने नहीं देखा कि यह सुरक्षित है या नहीं। https://people.csail.mit.edu/rivest/AdidaHohenbergerRivest-AdHocGroupSignaturesFromHijackedKeypai तदर्थ समूह के हस्ताक्षर हैं: रिंग हस्ताक्षर, जो बिना किसी समूह के समूह हस्ताक्षर हैं प्रबंधकों, कोई केंद्रीकरण नहीं, लेकिन एक तदर्थ समूह में एक सदस्य को यह दावा करने की अनुमति देता है इसने समूह की ओर से गुमनाम हस्ताक्षर जारी नहीं किया है। http://link.springer.com/chapter/10.1007/11908739_9 मेरी समझ से यह बिल्कुल सही नहीं है। और मेरी समझ संभवत: बदल जाएगी मैं इस परियोजना में गहराई से उतरता हूँ। लेकिन मेरी समझ से, पदानुक्रम इस तरह दिखता है। समूह संकेत: समूह प्रबंधक ट्रेसबिलिटी और सदस्यों को जोड़ने या हटाने की क्षमता को नियंत्रित करते हैं हस्ताक्षरकर्ता होने से. रिंग सिग्स: समूह प्रबंधक के बिना मनमाना समूह गठन। कोई गुमनामी निरस्तीकरण नहीं. किसी विशेष हस्ताक्षर से स्वयं को ख़ारिज करने का कोई तरीका नहीं। ट्रेस करने योग्य और लिंक करने योग्य रिंग के साथ हस्ताक्षर, गुमनामी कुछ हद तक मापनीय है। तदर्थ समूह हस्ताक्षर: रिंग हस्ताक्षर की तरह, लेकिन सदस्य यह साबित कर सकते हैं कि उन्होंने नहीं बनाया एक विशेष हस्ताक्षर. यह तब महत्वपूर्ण है जब समूह में कोई भी हस्ताक्षर प्रस्तुत कर सकता है। http://link.springer.com/chapter/10.1007/978-3-540-71677-8_13 फुजिसाकी और सुज़ुकी के एल्गोरिदम को बाद में लेखक द्वारा वन-टाइम-नेस प्रदान करने के लिए संशोधित किया गया है। तो हम नए एल्गोरिदम के साथ-साथ फुजिसाकी और सुजुकी के एल्गोरिदम का विश्लेषण करेंगे यहाँ इस पर जाने की तुलना में।

कुंजी, लेकिन उसके समूह के सभी उपयोगकर्ताओं की कुंजी। एक सत्यापनकर्ता आश्वस्त है कि वास्तविक हस्ताक्षरकर्ता एक है समूह का सदस्य, लेकिन हस्ताक्षरकर्ता की विशेष रूप से पहचान नहीं कर सकता। मूल प्रोटोकॉल के लिए एक विश्वसनीय तृतीय पक्ष (जिसे समूह प्रबंधक कहा जाता है) की आवश्यकता थी, और वह था एकमात्र व्यक्ति जो हस्ताक्षरकर्ता का पता लगा सकता था। रिंग सिग्नेचर नामक अगला संस्करण पेश किया गया रिवेस्ट एट अल द्वारा। [34] में, समूह प्रबंधक और गुमनामी के बिना एक स्वायत्त योजना थी निरसन. इस योजना के विभिन्न संशोधन बाद में सामने आए: लिंक करने योग्य रिंग हस्ताक्षर [26, 27, 17] यह निर्धारित करने की अनुमति दी गई कि क्या एक ही समूह के सदस्य द्वारा दो हस्ताक्षर किए गए थे, जिनका पता लगाया जा सके रिंग सिग्नेचर [24, 23] ने हस्ताक्षरकर्ता का पता लगाने की संभावना प्रदान करके अत्यधिक गुमनामी को सीमित कर दिया एक ही जानकारी के संबंध में दो संदेश (या [24] के संदर्भ में "टैग")। एक समान क्रिप्टोग्राफ़िक निर्माण को तदर्थ समूह हस्ताक्षर [16, 38] के रूप में भी जाना जाता है। यह मनमाने ढंग से समूह गठन पर जोर देता है, जबकि समूह/अंगूठी हस्ताक्षर योजनाएँ एक संकेत देती हैं सदस्यों का निश्चित समूह। अधिकांश भाग के लिए, हमारा समाधान ई. फुजिसाकी के कार्य "ट्रेसेबल रिंग सिग्नेचर" पर आधारित है और के. सुजुकी [24]। मूल एल्गोरिदम और हमारे संशोधन को अलग करने के लिए हम करेंगे बाद वाले को वन-टाइम रिंग सिग्नेचर कहें, जिससे उपयोगकर्ता की केवल एक वैध उत्पादन करने की क्षमता पर जोर दिया जा सके उसकी निजी कुंजी के तहत हस्ताक्षर। हमने ट्रैसेबिलिटी प्रॉपर्टी को कमजोर कर दिया और लिंकेबिलिटी को बनाए रखा केवल एक-समय प्रदान करने के लिए: सार्वजनिक कुंजी कई विदेशी सत्यापन सेटों में दिखाई दे सकती है एक अद्वितीय अनाम हस्ताक्षर उत्पन्न करने के लिए निजी कुंजी का उपयोग किया जा सकता है। दोहरे खर्च के मामले में प्रयास करें कि ये दोनों हस्ताक्षर एक साथ जुड़े रहेंगे, लेकिन हस्ताक्षरकर्ता का खुलासा करना आवश्यक नहीं है हमारे उद्देश्यों के लिए. 4.2 परिभाषाएँ 4.2.1 अण्डाकार वक्र पैरामीटर हमारे आधार हस्ताक्षर एल्गोरिथ्म के रूप में हमने तेज़ योजना EdDSA का उपयोग करना चुना, जिसे विकसित किया गया है डी.जे. द्वारा कार्यान्वित बर्नस्टीन एट अल. [18]. Bitcoin के ECDSA की तरह यह अण्डाकार वक्र पर आधारित है असतत लघुगणक समस्या, इसलिए हमारी योजना भविष्य में Bitcoin पर भी लागू की जा सकती है। सामान्य पैरामीटर हैं: q: एक अभाज्य संख्या; क्यू = 2255 −19; d: Fq का एक तत्व; डी = −121665/121666; ई: एक अण्डाकार वक्र समीकरण; −x2 + y2 = 1 + dx2y2; जी: एक आधार बिंदु; जी = (एक्स, −4/5); एल: आधार बिंदु का एक प्रमुख क्रम; एल = 2252 + 27742317777372353535851937790883648493; \(H_s\): एक क्रिप्टोग्राफ़िक hash फ़ंक्शन \(\{0, 1\}^* \to \mathbb{F}_q\); एचपी: एक नियतात्मक hash फ़ंक्शन \(E(\mathbb{F}_q) \to E(\mathbb{F}_q)\)। 4.2.2 शब्दावली उन्नत गोपनीयता के लिए एक नई शब्दावली की आवश्यकता है जिसे Bitcoin इकाइयों के साथ भ्रमित नहीं किया जाना चाहिए। प्राइवेट ईसी-की एक मानक अण्डाकार वक्र प्राइवेट कुंजी है: एक संख्या \(a \in [1, l - 1]\); सार्वजनिक ईसी-कुंजी एक मानक अण्डाकार वक्र सार्वजनिक कुंजी है: एक बिंदु ए = एजी; वन-टाइम कीपेयर निजी और सार्वजनिक ईसी-की की एक जोड़ी है; 5 कुंजी, लेकिन उसके समूह के सभी उपयोगकर्ताओं की कुंजी। एक सत्यापनकर्ता आश्वस्त है कि वास्तविक हस्ताक्षरकर्ता एक है समूह का सदस्य, लेकिन हस्ताक्षरकर्ता की विशेष रूप से पहचान नहीं कर सकता। मूल प्रोटोकॉल के लिए एक विश्वसनीय तृतीय पक्ष (जिसे समूह प्रबंधक कहा जाता है) की आवश्यकता थी, और वह था एकमात्र व्यक्ति जो हस्ताक्षरकर्ता का पता लगा सकता था। रिंग सिग्नेचर नामक अगला संस्करण पेश किया गया रिवेस्ट एट अल द्वारा। [34] में, समूह प्रबंधक और गुमनामी के बिना एक स्वायत्त योजना थी निरसन. इस योजना के विभिन्न संशोधन बाद में सामने आए: लिंक करने योग्य रिंग हस्ताक्षर [26, 27, 17] यह निर्धारित करने की अनुमति दी गई कि क्या एक ही समूह के सदस्य द्वारा दो हस्ताक्षर किए गए थे, जिनका पता लगाया जा सके रिंग सिग्नेचर [24, 23] ने हस्ताक्षरकर्ता का पता लगाने की संभावना प्रदान करके अत्यधिक गुमनामी को सीमित कर दिया एक ही जानकारी के संबंध में दो संदेश (या [24] के संदर्भ में "टैग")। एक समान क्रिप्टोग्राफ़िक निर्माण को तदर्थ समूह हस्ताक्षर [16, 38] के रूप में भी जाना जाता है। यह मनमाने ढंग से समूह गठन पर जोर देता है, जबकि समूह/अंगूठी हस्ताक्षर योजनाएँ एक संकेत देती हैं सदस्यों का निश्चित समूह। अधिकांश भाग के लिए, हमारा समाधान ई. फुजिसाकी के कार्य "ट्रेसेबल रिंग सिग्नेचर" पर आधारित है और के. सुजुकी [24]। मूल एल्गोरिदम और हमारे संशोधन को अलग करने के लिए हम करेंगे बाद वाले को वन-टाइम रिंग सिग्नेचर कहें, जिससे उपयोगकर्ता की केवल एक वैध उत्पादन करने की क्षमता पर जोर दिया जा सके उसकी निजी कुंजी के तहत हस्ताक्षर। हमने ट्रैसेबिलिटी प्रॉपर्टी को कमजोर कर दिया और लिंकेबिलिटी को बनाए रखा केवल एक-समय प्रदान करने के लिए: सार्वजनिक कुंजी कई विदेशी सत्यापन सेटों में दिखाई दे सकती है एक अद्वितीय अनाम हस्ताक्षर उत्पन्न करने के लिए निजी कुंजी का उपयोग किया जा सकता है। दोहरे खर्च के मामले में प्रयास करें कि ये दोनों हस्ताक्षर एक साथ जुड़े रहेंगे, लेकिन हस्ताक्षरकर्ता का खुलासा करना आवश्यक नहीं है हमारे उद्देश्यों के लिए. 4.2 परिभाषाएँ 4.2.1 अण्डाकार वक्र पैरामीटर हमारे आधार हस्ताक्षर एल्गोरिथ्म के रूप में हम चुनते हैंई तेजी से योजना EdDSA का उपयोग करने के लिए, जो विकसित किया गया है और डी.जे. द्वारा कार्यान्वित बर्नस्टीन एट अल. [18]. Bitcoin के ECDSA की तरह यह अण्डाकार वक्र पर आधारित है असतत लघुगणक समस्या, इसलिए हमारी योजना भविष्य में Bitcoin पर भी लागू की जा सकती है। सामान्य पैरामीटर हैं: q: एक अभाज्य संख्या; क्यू = 2255 −19; d: Fq का एक तत्व; डी = −121665/121666; ई: एक अण्डाकार वक्र समीकरण; −x2 + y2 = 1 + dx2y2; जी: एक आधार बिंदु; जी = (एक्स, −4/5); एल: आधार बिंदु का एक प्रमुख क्रम; एल = 2252 + 27742317777372353535851937790883648493; \(H_s\): एक क्रिप्टोग्राफ़िक hash फ़ंक्शन \(\{0, 1\}^* \to \mathbb{F}_q\); एचपी: एक नियतात्मक hash फ़ंक्शन \(E(\mathbb{F}_q) \to E(\mathbb{F}_q)\)। 4.2.2 शब्दावली उन्नत गोपनीयता के लिए एक नई शब्दावली की आवश्यकता है जिसे Bitcoin इकाइयों के साथ भ्रमित नहीं किया जाना चाहिए। प्राइवेट ईसी-की एक मानक अण्डाकार वक्र प्राइवेट कुंजी है: एक संख्या \(a \in [1, l - 1]\); सार्वजनिक ईसी-कुंजी एक मानक अण्डाकार वक्र सार्वजनिक कुंजी है: एक बिंदु ए = एजी; वन-टाइम कीपेयर निजी और सार्वजनिक ईसी-की की एक जोड़ी है; 5 10 "लिंक करने योग्य रिंग सिग्नेचर" के अर्थ में लिंकेबिलिटी का मतलब है कि हम बता सकते हैं कि क्या दो आउटगोइंग लेनदेन एक ही स्रोत से आए हैं, बिना यह बताए कि स्रोत कौन है। लेखक कमजोर हो गए लिंकेबिलिटी ताकि (ए) गोपनीयता बनाए रखी जा सके, लेकिन फिर भी (बी) निजी कुंजी का उपयोग करके किसी भी लेनदेन का पता लगाया जा सके दूसरी बार अमान्य। ठीक है, तो यह घटनाओं के क्रम का प्रश्न है। निम्नलिखित परिदृश्य पर विचार करें. मेरा खनन कंप्यूटर में वर्तमान blockchain होगा, इसमें लेनदेन का अपना ब्लॉक होगा जिसे वह कॉल करता है वैध, यह उस ब्लॉक पर proof-of-work पहेली में काम करेगा, और इसमें एक होगा लंबित लेनदेन की सूची अगले ब्लॉक में जोड़ी जाएगी। यह कोई नया भी भेज रहा होगा लंबित लेनदेन के उस पूल में लेनदेन। अगर मैं अगला ब्लॉक हल नहीं कर पाता, लेकिन कोई और करता है, मुझे blockchain की एक अद्यतन प्रति मिलती है। जिस ब्लॉक पर मैं काम कर रहा था और लंबित लेनदेन की मेरी सूची में कुछ लेनदेन हो सकते हैं जिन्हें अब शामिल किया गया है blockchain में. मेरे लंबित ब्लॉक को सुलझाएं, उसे मेरे लंबित लेनदेन की सूची के साथ मिलाएं, और उसे कॉल करें लंबित लेनदेन का मेरा पूल। जो भी अब आधिकारिक तौर पर blockchain में हैं उन्हें हटा दें। अब मैं क्या करूं? क्या मुझे सबसे पहले आगे बढ़ना चाहिए और "सभी दोहरे खर्च हटा देना चाहिए"? दूसरे पर हाथ, क्या मुझे सूची में खोज करनी चाहिए और सुनिश्चित करना चाहिए कि प्रत्येक निजी कुंजी अभी तक नहीं है उपयोग किया गया, और यदि यह मेरी सूची में पहले से ही उपयोग किया गया है, तो मुझे पहली प्रति पहले प्राप्त हुई, और इसलिए कोई भी अतिरिक्त प्रतिलिपि नाजायज है. इस प्रकार मैं पहले के बाद सभी उदाहरणों को हटाने के लिए आगे बढ़ता हूं उसी निजी कुंजी का. बीजगणितीय ज्यामिति कभी भी मेरा मजबूत पक्ष नहीं रही। http://en.wikipedia.org/wiki/EdDSA इतनी स्पीड, बहुत वाह! यह जीत के लिए बीजगणितीय ज्यामिति है। ऐसा नहीं है कि मुझे कुछ पता होगा उसके बारे में. समस्यात्मक रूप से, या नहीं, अलग-अलग लॉग बहुत तेजी से हो रहे हैं। और क्वांटम कंप्यूटर उन्हें खा जाते हैं नाश्ते के लिए. http://link.springer.com/article/10.1007/s13389-012-0027-1 यह वास्तव में एक महत्वपूर्ण संख्या बन जाती है, लेकिन यह कैसे होती है, इसका कोई स्पष्टीकरण या उद्धरण नहीं है चुना गया. केवल एक ज्ञात बड़े अभाज्य को चुनना ठीक होगा, लेकिन यदि ज्ञात हों इस बड़े प्राइम के बारे में तथ्य, जो हमारी पसंद को प्रभावित कर सकते हैं। क्रिप्टोनोट के विभिन्न प्रकार के विभिन्न मान चुन सकता है हाँ, लेकिन इस पेपर में इस बारे में कोई चर्चा नहीं है कि वह कैसे विकल्प पृष्ठ 5 पर सूचीबद्ध अन्य वैश्विक मापदंडों के बारे में हमारी पसंद को प्रभावित करेगा। इस पेपर में पैरामीटर मान चुनने पर एक अनुभाग की आवश्यकता है।

निजी उपयोगकर्ता कुंजी दो अलग-अलग निजी ईसी-कुंजियों की एक जोड़ी (ए, बी) है; ट्रैकिंग कुंजी निजी और सार्वजनिक ईसी-कुंजी की एक जोड़ी (ए, बी) है (जहां बी = बीजी और ए ̸= बी); सार्वजनिक उपयोगकर्ता कुंजी (ए, बी) से प्राप्त दो सार्वजनिक ईसी-कुंजियों की एक जोड़ी (ए, बी) है; मानक पता मानव अनुकूल स्ट्रिंग में दी गई सार्वजनिक उपयोगकर्ता कुंजी का प्रतिनिधित्व है त्रुटि सुधार के साथ; छोटा किया गया पता दी गई सार्वजनिक उपयोगकर्ता कुंजी के दूसरे भाग (बिंदु बी) का प्रतिनिधित्व है त्रुटि सुधार के साथ मानव अनुकूल स्ट्रिंग में। लेन-देन संरचना Bitcoin की संरचना के समान रहती है: प्रत्येक उपयोगकर्ता चुन सकता है कई स्वतंत्र आने वाले भुगतान (लेन-देन आउटपुट), उन्हें संबंधित के साथ हस्ताक्षरित करें निजी कुंजियाँ और उन्हें विभिन्न गंतव्यों पर भेजें। Bitcoin मॉडल के विपरीत, जहां एक उपयोगकर्ता के पास अद्वितीय निजी और सार्वजनिक कुंजी होती है प्रस्तावित मॉडल में एक प्रेषक प्राप्तकर्ता के पते के आधार पर एक बार सार्वजनिक कुंजी उत्पन्न करता है कुछ यादृच्छिक डेटा. इस अर्थ में, उसी प्राप्तकर्ता के लिए आने वाला लेनदेन एक को भेजा जाता है एक बार की सार्वजनिक कुंजी (सीधे किसी अद्वितीय पते पर नहीं) और केवल प्राप्तकर्ता ही इसे पुनर्प्राप्त कर सकता है अपने धन को भुनाने के लिए संबंधित निजी भाग (अपनी अद्वितीय निजी कुंजी का उपयोग करके)। प्राप्तकर्ता कर सकता है अपने स्वामित्व और वास्तविक खर्च को गुमनाम रखते हुए, रिंग सिग्नेचर का उपयोग करके धनराशि खर्च करें। प्रोटोकॉल का विवरण अगले उपधाराओं में बताया गया है। 4.3 लिंक न करने योग्य भुगतान क्लासिक Bitcoin पते, एक बार प्रकाशित होने के बाद, आने वाले लोगों के लिए स्पष्ट पहचानकर्ता बन जाते हैं भुगतान, उन्हें एक साथ जोड़ना और प्राप्तकर्ता के छद्म नामों से जोड़ना। अगर कोई चाहता है यदि कोई "अनटाइड" लेनदेन प्राप्त करता है, तो उसे एक निजी चैनल द्वारा प्रेषक को अपना पता बताना चाहिए। यदि वह अलग-अलग लेनदेन प्राप्त करना चाहता है जो एक ही मालिक से संबंधित साबित नहीं किया जा सकता है उसे सभी अलग-अलग पते तैयार करने चाहिए और उन्हें कभी भी अपने छद्म नाम से प्रकाशित नहीं करना चाहिए। सार्वजनिक निजी ऐलिस कैरल बॉब का पता 1 बॉब का पता 2 बॉब की कुंजी 1 बॉब की कुंजी 2 बॉब चित्र 2. पारंपरिक Bitcoin कुंजी/लेनदेन मॉडल। हम एक समाधान प्रस्तावित करते हैं जो उपयोगकर्ता को एक ही पता प्रकाशित करने और बिना शर्त प्राप्त करने की अनुमति देता है लिंक न करने योग्य भुगतान. प्रत्येक क्रिप्टोनोट आउटपुट का गंतव्य (डिफ़ॉल्ट रूप से) एक सार्वजनिक कुंजी है, प्राप्तकर्ता के पते और प्रेषक के यादृच्छिक डेटा से प्राप्त किया गया। Bitcoin के विरुद्ध मुख्य लाभ यह है कि प्रत्येक गंतव्य कुंजी डिफ़ॉल्ट रूप से अद्वितीय होती है (जब तक कि प्रेषक प्रत्येक के लिए समान डेटा का उपयोग नहीं करता है)। उसी प्राप्तकर्ता को उसके लेनदेन का)। इसलिए, "पता पुन: उपयोग" जैसी कोई समस्या नहीं है डिज़ाइन और कोई भी पर्यवेक्षक यह निर्धारित नहीं कर सकता कि कोई लेनदेन किसी विशिष्ट पते या लिंक पर भेजा गया था या नहीं दो पते एक साथ. 6 निजी उपयोगकर्ता कुंजी दो अलग-अलग निजी ईसी-कुंजियों की एक जोड़ी (ए, बी) है; ट्रैकिंग कुंजी निजी और सार्वजनिक ईसी-कुंजी की एक जोड़ी (ए, बी) है (जहां बी = बीजी और ए ̸= बी); सार्वजनिक उपयोगकर्ता कुंजी (ए, बी) से प्राप्त दो सार्वजनिक ईसी-कुंजियों की एक जोड़ी (ए, बी) है; मानक पता मानव अनुकूल स्ट्रिंग में दी गई सार्वजनिक उपयोगकर्ता कुंजी का प्रतिनिधित्व है त्रुटि सुधार के साथ; छोटा किया गया पता दी गई सार्वजनिक उपयोगकर्ता कुंजी के दूसरे भाग (बिंदु बी) का प्रतिनिधित्व है त्रुटि सुधार के साथ मानव अनुकूल स्ट्रिंग में। लेन-देन संरचना Bitcoin में संरचना के समान रहती है: प्रत्येक उपयोगकर्ता चुन सकता है कई स्वतंत्र आने वाले भुगतान (लेन-देन आउटपुट), उन्हें संबंधित के साथ हस्ताक्षरित करें निजी कुंजियाँ और उन्हें विभिन्न गंतव्यों पर भेजें। Bitcoin के मॉडल के विपरीत, जहां एक उपयोगकर्ता के पास अद्वितीय निजी और सार्वजनिक कुंजी होती है प्रस्तावित मॉडल में एक प्रेषक प्राप्तकर्ता के पते के आधार पर एक बार सार्वजनिक कुंजी उत्पन्न करता है कुछ यादृच्छिक डेटा. इस अर्थ में, उसी प्राप्तकर्ता के लिए आने वाला लेनदेन एक को भेजा जाता है एक बार की सार्वजनिक कुंजी (सीधे किसी अद्वितीय पते पर नहीं) और केवल प्राप्तकर्ता ही इसे पुनर्प्राप्त कर सकता है अपने धन को भुनाने के लिए संबंधित निजी भाग (अपनी अद्वितीय निजी कुंजी का उपयोग करके)। प्राप्तकर्ता कर सकता है अपने स्वामित्व और वास्तविक खर्च को गुमनाम रखते हुए, रिंग सिग्नेचर का उपयोग करके धनराशि खर्च करें। प्रोटोकॉल का विवरण अगले उपधाराओं में बताया गया है। 4.3 लिंक न करने योग्य भुगतान क्लासिक Bitcoin पते, एक बार प्रकाशित होने के बाद, आने वाले लोगों के लिए स्पष्ट पहचानकर्ता बन जाते हैं भुगतान, उन्हें एक साथ जोड़ना और प्राप्तकर्ता के छद्म नामों से जोड़ना। अगर कोई चाहता है यदि कोई "अनटाइड" लेनदेन प्राप्त करता है, तो उसे एक निजी चैनल द्वारा प्रेषक को अपना पता बताना चाहिए। यदि वह अलग-अलग लेनदेन प्राप्त करना चाहता है जो एक ही मालिक से संबंधित साबित नहीं किया जा सकता है उसे सभी अलग-अलग पते तैयार करने चाहिए और उन्हें कभी भी अपने छद्म नाम से प्रकाशित नहीं करना चाहिए। सार्वजनिक निजी ऐलिस कैरल बॉब का पता 1 बॉब का पता 2 बॉब की कुंजी 1 बॉब की कुंजी 2 बॉब चित्र 2. पारंपरिक Bitcoin कुंजी/लेनदेन मॉडएल. हम एक समाधान प्रस्तावित करते हैं जो उपयोगकर्ता को एक ही पता प्रकाशित करने और बिना शर्त प्राप्त करने की अनुमति देता है लिंक न करने योग्य भुगतान. प्रत्येक क्रिप्टोनोट आउटपुट का गंतव्य (डिफ़ॉल्ट रूप से) एक सार्वजनिक कुंजी है, प्राप्तकर्ता के पते और प्रेषक के यादृच्छिक डेटा से प्राप्त किया गया। Bitcoin के विरुद्ध मुख्य लाभ यह है कि प्रत्येक गंतव्य कुंजी डिफ़ॉल्ट रूप से अद्वितीय होती है (जब तक कि प्रेषक प्रत्येक के लिए समान डेटा का उपयोग नहीं करता है)। उसी प्राप्तकर्ता को उसके लेनदेन का)। इसलिए, "पता पुन: उपयोग" जैसी कोई समस्या नहीं है डिज़ाइन और कोई भी पर्यवेक्षक यह निर्धारित नहीं कर सकता कि कोई लेनदेन किसी विशिष्ट पते या लिंक पर भेजा गया था या नहीं दो पते एक साथ. 6 11 तो यह Bitcoin जैसा है, लेकिन अनंत, अज्ञात पीओ बॉक्स के साथ, केवल रिसीवर द्वारा भुनाया जा सकता है एक निजी कुंजी उत्पन्न करना जो रिंग हस्ताक्षर जितनी ही गुमनाम हो सकती है। Bitcoin इस तरह काम करता है। यदि एलेक्स के बटुए में 0.112 Bitcoin है जो उसे अभी-अभी फ्रैंक से प्राप्त हुआ है, तो उसके पास वास्तव में एक हस्ताक्षरित है संदेश "मैं, [फ्रैंक], [एलेक्स] + H0 + N0 को 0.112 Bitcoin भेजता हूं" जहां 1) फ्रैंक ने हस्ताक्षर किए हैं अपनी निजी कुंजी के साथ संदेश [FRANK], 2) फ्रैंक ने एलेक्स की जनता के साथ संदेश पर हस्ताक्षर किए हैं कुंजी, [एलेक्स], 3) फ्रैंक ने बिटकॉइन के इतिहास के कुछ रूप को शामिल किया है, एच0, और 4) फ्रैंक इसमें nonce, N0 नामक डेटा का एक यादृच्छिक बिट शामिल है। यदि एलेक्स चार्लीन को 0.011 Bitcoin भेजना चाहता है, तो वह फ्रैंक का संदेश लेगी, और वह उसे H1 पर सेट करेगा, और दो संदेशों पर हस्ताक्षर करेगा: एक उसके लेनदेन के लिए, और एक परिवर्तन के लिए। H1= "मैं, [फ्रैंक], [alex] + H0 + N को 0.112 Bitcoin भेजता हूं" "मैं, [ALEX], इसे 0.011 Bitcoin भेजता हूं [चार्लेन] + एच1 + एन1" "मैं, [एलेक्स], [एलेक्स] + एच1 + एन2 में परिवर्तन के रूप में 0.101 Bitcoin भेजता हूं।" जहां एलेक्स दोनों संदेशों पर अपनी निजी कुंजी [ALEX] से हस्ताक्षर करती है, पहला संदेश चार्लीन की कुंजी से सार्वजनिक कुंजी [चार्लेन], एलेक्स की सार्वजनिक कुंजी [एलेक्स] के साथ दूसरा संदेश, और इसमें शामिल है इतिहास और कुछ बेतरतीब ढंग से उत्पन्न nonces N1 और N2 उचित रूप से। क्रिप्टोनोट इस तरह काम करता है: यदि एलेक्स के बटुए में 0.112 क्रिप्टोनोट है जो उसे अभी-अभी फ्रैंक से प्राप्त हुआ है, तो उसके पास वास्तव में एक हस्ताक्षरित है संदेश "मैं, [तदर्थ समूह में कोई], [एक बार के पते] + H0 पर 0.112 क्रिप्टोनोट भेजता हूं + एन0।" एलेक्स को अपनी निजी कुंजी [ALEX] से जांच करने पर पता चला कि यह उसका पैसा था प्रत्येक गुजरते संदेश के लिए [एक बार का पता], और यदि वह इसे खर्च करना चाहती है तो वह ऐसा करती है निम्नलिखित तरीके से. वह पैसे प्राप्त करने वाले को चुनती है, शायद चार्लेन ने ड्रोन-हमलों के लिए मतदान करना शुरू कर दिया है एलेक्स इसके बदले ब्रेंडा को पैसे भेजना चाहता है। तो एलेक्स ने ब्रेंडा की सार्वजनिक कुंजी देखी, [ब्रेंडा], और एक बार का पता [ALEX+brenda] उत्पन्न करने के लिए अपनी निजी कुंजी, [ALEX] का उपयोग करती है। वह फिर क्रिप्टोनोट उपयोगकर्ताओं के नेटवर्क से एक मनमाना संग्रह सी चुनता है और वह निर्माण करता है इस तदर्थ समूह से एक रिंग हस्ताक्षर। हम अपना इतिहास पिछले संदेश के रूप में सेट करते हैं, जोड़ें nonces, और हमेशा की तरह आगे बढ़ें? H1 = "मैं, [तदर्थ समूह में कोई व्यक्ति], [एक बार के पते पर] + H0 पर 0.112 क्रिप्टोनोट भेजता हूं + एन0।" "मैं, [संग्रह सी में कोई], [एक बार का पता-निर्मित-फ्रॉमएलेक्स+ब्रेंडा] + एच1 + एन1 को 0.011 क्रिप्टोनोट भेजता हूं" "मैं, [संग्रह सी में कोई], 0.101 क्रिप्टोनोट को [एक बार-पता-मेडफ्रॉम-एलेक्स+एलेक्स] + एच1 + एन2 में परिवर्तन के रूप में भेजता हूं" अब, एलेक्स और ब्रेंडा दोनों आने वाले सभी संदेशों को किसी भी एक बार के पते के लिए स्कैन करते हैं उनकी कुंजी का उपयोग करके बनाया गया। यदि उन्हें कोई मिलता है, तो वह संदेश उनका अपना बिल्कुल नया है क्रिप्टोनोट! और फिर भी, लेनदेन अभी भी blockchain तक पहुंच जाएगा। यदि सिक्के उस पते पर प्रवेश कर रहे हैं अपराधियों, राजनीतिक योगदानकर्ताओं, या समितियों और खातों से भेजे जाने के बारे में जाना जाता है सख्त बजट के साथ (यानी गबन), या यदि इन सिक्कों का नया मालिक कभी कोई गलती करता है और इन सिक्कों को उन सिक्कों के साथ एक सामान्य पते पर भेजता है जिनके पास वह जाना जाता है, गुमनामी जिग बिटकॉइन में ऊपर है.

निजी उपयोगकर्ता कुंजी दो अलग-अलग निजी ईसी-कुंजियों की एक जोड़ी (ए, बी) है; ट्रैकिंग कुंजी निजी और सार्वजनिक ईसी-कुंजी की एक जोड़ी (ए, बी) है (जहां बी = बीजी और ए ̸= बी); सार्वजनिक उपयोगकर्ता कुंजी (ए, बी) से प्राप्त दो सार्वजनिक ईसी-कुंजियों की एक जोड़ी (ए, बी) है; मानक पता मानव अनुकूल स्ट्रिंग में दी गई सार्वजनिक उपयोगकर्ता कुंजी का प्रतिनिधित्व है त्रुटि सुधार के साथ; छोटा किया गया पता दी गई सार्वजनिक उपयोगकर्ता कुंजी के दूसरे भाग (बिंदु बी) का प्रतिनिधित्व है त्रुटि सुधार के साथ मानव अनुकूल स्ट्रिंग में। लेन-देन संरचना Bitcoin की संरचना के समान रहती है: प्रत्येक उपयोगकर्ता चुन सकता है कई स्वतंत्र आने वाले भुगतान (लेन-देन आउटपुट), उन्हें संबंधित के साथ हस्ताक्षरित करें निजी कुंजियाँ और उन्हें विभिन्न गंतव्यों पर भेजें। Bitcoin के मॉडल के विपरीत, जहां एक उपयोगकर्ता के पास अद्वितीय निजी और सार्वजनिक कुंजी होती है प्रस्तावित मॉडल में एक प्रेषक प्राप्तकर्ता के पते के आधार पर एक बार सार्वजनिक कुंजी उत्पन्न करता है कुछ यादृच्छिक डेटा. इस अर्थ में, उसी प्राप्तकर्ता के लिए आने वाला लेनदेन एक को भेजा जाता है एक बार की सार्वजनिक कुंजी (सीधे किसी अद्वितीय पते पर नहीं) और केवल प्राप्तकर्ता ही इसे पुनर्प्राप्त कर सकता है अपने धन को भुनाने के लिए संबंधित निजी भाग (अपनी अद्वितीय निजी कुंजी का उपयोग करके)। प्राप्तकर्ता कर सकता है अपने स्वामित्व और वास्तविक खर्च को गुमनाम रखते हुए, रिंग सिग्नेचर का उपयोग करके धनराशि खर्च करें। प्रोटोकॉल का विवरण अगले उपधाराओं में बताया गया है। 4.3 लिंक न करने योग्य भुगतान क्लासिक Bitcoin पते, एक बार प्रकाशित होने के बाद, आने वाले लोगों के लिए स्पष्ट पहचानकर्ता बन जाते हैं भुगतान, उन्हें एक साथ जोड़ना और प्राप्तकर्ता के छद्म नामों से जोड़ना। अगर कोई चाहता है यदि कोई "अनटाइड" लेनदेन प्राप्त करता है, तो उसे एक निजी चैनल द्वारा प्रेषक को अपना पता बताना चाहिए। यदि वह अलग-अलग लेनदेन प्राप्त करना चाहता है जो एक ही मालिक से संबंधित साबित नहीं किया जा सकता है उसे सभी अलग-अलग पते तैयार करने चाहिए और उन्हें कभी भी अपने छद्म नाम से प्रकाशित नहीं करना चाहिए। सार्वजनिक निजी ऐलिस कैरल बॉब का पता 1 बॉब का पता 2 बॉब की कुंजी 1 बॉब की कुंजी 2 बॉब चित्र 2. पारंपरिक Bitcoin कुंजी/लेनदेन मॉडल। हम एक समाधान प्रस्तावित करते हैं जो उपयोगकर्ता को एक ही पता प्रकाशित करने और बिना शर्त प्राप्त करने की अनुमति देता है लिंक न करने योग्य भुगतान. प्रत्येक क्रिप्टोनोट आउटपुट का गंतव्य (डिफ़ॉल्ट रूप से) एक सार्वजनिक कुंजी है, प्राप्तकर्ता के पते और प्रेषक के यादृच्छिक डेटा से प्राप्त किया गया। Bitcoin के विरुद्ध मुख्य लाभ यह है कि प्रत्येक गंतव्य कुंजी डिफ़ॉल्ट रूप से अद्वितीय होती है (जब तक कि प्रेषक प्रत्येक के लिए समान डेटा का उपयोग नहीं करता है)। उसी प्राप्तकर्ता को उसके लेनदेन का)। इसलिए, "पता पुन: उपयोग" जैसी कोई समस्या नहीं है डिज़ाइन और कोई भी पर्यवेक्षक यह निर्धारित नहीं कर सकता कि कोई लेनदेन किसी विशिष्ट पते या लिंक पर भेजा गया था या नहीं दो पते एक साथ. 6 निजी उपयोगकर्ता कुंजी दो अलग-अलग निजी ईसी-कुंजियों की एक जोड़ी (ए, बी) है; ट्रैकिंग कुंजी निजी और सार्वजनिक ईसी-कुंजी की एक जोड़ी (ए, बी) है (जहां बी = बीजी और ए ̸= बी); सार्वजनिक उपयोगकर्ता कुंजी (ए, बी) से प्राप्त दो सार्वजनिक ईसी-कुंजियों की एक जोड़ी (ए, बी) है; मानक पता मानव अनुकूल स्ट्रिंग में दी गई सार्वजनिक उपयोगकर्ता कुंजी का प्रतिनिधित्व है त्रुटि सुधार के साथ; छोटा किया गया पता दी गई सार्वजनिक उपयोगकर्ता कुंजी के दूसरे भाग (बिंदु बी) का प्रतिनिधित्व है त्रुटि सुधार के साथ मानव अनुकूल स्ट्रिंग में। लेन-देन संरचना Bitcoin की संरचना के समान रहती है: प्रत्येक उपयोगकर्ता चुन सकता है कई स्वतंत्र आने वाले भुगतान (लेन-देन आउटपुट), उन्हें संबंधित के साथ हस्ताक्षरित करें निजी कुंजियाँ और उन्हें विभिन्न गंतव्यों पर भेजें। Bitcoin के मॉडल के विपरीत, जहां एक उपयोगकर्ता के पास अद्वितीय निजी और सार्वजनिक कुंजी होती है प्रस्तावित मॉडल में एक प्रेषक प्राप्तकर्ता के पते के आधार पर एक बार सार्वजनिक कुंजी उत्पन्न करता है कुछ यादृच्छिक डेटा. इस अर्थ में, उसी प्राप्तकर्ता के लिए आने वाला लेनदेन एक को भेजा जाता है एक बार की सार्वजनिक कुंजी (सीधे किसी अद्वितीय पते पर नहीं) और केवल प्राप्तकर्ता ही इसे पुनर्प्राप्त कर सकता है अपने धन को भुनाने के लिए संबंधित निजी भाग (अपनी अद्वितीय निजी कुंजी का उपयोग करके)। प्राप्तकर्ता कर सकता है अपने स्वामित्व और वास्तविक खर्च को गुमनाम रखते हुए, रिंग सिग्नेचर का उपयोग करके धनराशि खर्च करें। प्रोटोकॉल का विवरण अगले उपधाराओं में बताया गया है। 4.3 लिंक न करने योग्य भुगतान क्लासिक Bitcoin पते, एक बार प्रकाशित होने के बाद, आने वाले लोगों के लिए स्पष्ट पहचानकर्ता बन जाते हैं भुगतान, उन्हें एक साथ जोड़ना और प्राप्तकर्ता के छद्म नामों से जोड़ना। अगर कोई चाहता है यदि कोई "अनटाइड" लेनदेन प्राप्त करता है, तो उसे एक निजी चैनल द्वारा प्रेषक को अपना पता बताना चाहिए। यदि वह अलग-अलग लेनदेन प्राप्त करना चाहता है जो एक ही मालिक से संबंधित साबित नहीं किया जा सकता है उसे सभी अलग-अलग पते तैयार करने चाहिए और उन्हें कभी भी अपने छद्म नाम से प्रकाशित नहीं करना चाहिए। सार्वजनिक निजी ऐलिस कैरल बॉब का पता 1 बॉब का पता 2 बॉब की कुंजी 1 बॉब की कुंजी 2 बॉब चित्र 2. पारंपरिक Bitcoin कुंजी/लेनदेन मॉडएल. हम एक समाधान प्रस्तावित करते हैं जो उपयोगकर्ता को एक ही पता प्रकाशित करने और बिना शर्त प्राप्त करने की अनुमति देता है लिंक न करने योग्य भुगतान. प्रत्येक क्रिप्टोनोट आउटपुट का गंतव्य (डिफ़ॉल्ट रूप से) एक सार्वजनिक कुंजी है, प्राप्तकर्ता के पते और प्रेषक के यादृच्छिक डेटा से प्राप्त किया गया। Bitcoin के विरुद्ध मुख्य लाभ यह है कि प्रत्येक गंतव्य कुंजी डिफ़ॉल्ट रूप से अद्वितीय होती है (जब तक कि प्रेषक प्रत्येक के लिए समान डेटा का उपयोग नहीं करता है)। उसी प्राप्तकर्ता को उसके लेनदेन का)। इसलिए, "पता पुन: उपयोग" जैसी कोई समस्या नहीं है डिज़ाइन और कोई भी पर्यवेक्षक यह निर्धारित नहीं कर सकता कि कोई लेनदेन किसी विशिष्ट पते या लिंक पर भेजा गया था या नहीं दो पते एक साथ. 6 12 इसलिए, उपयोगकर्ताओं को पते से सिक्के भेजने के बजाय (जो वास्तव में एक सार्वजनिक कुंजी है)। (एक अन्य सार्वजनिक कुंजी) अपनी निजी कुंजी का उपयोग करके, उपयोगकर्ता एक बार के पीओ-बॉक्स से सिक्के भेज रहे हैं (जो आपके दोस्तों की सार्वजनिक कुंजी का उपयोग करके उत्पन्न हो रहा है) एक बार के पीओ-बॉक्स (इसी तरह) का उपयोग करके अपनी निजी चाबियाँ. एक तरह से, हम कह रहे हैं "ठीक है, हर कोई पैसे के रहते हुए उसे अपने हाथ में ले ले चारों ओर स्थानांतरित! बस यह जानना पर्याप्त है कि हमारी चाबियाँ उस बॉक्स को खोल सकती हैं हम जानते हैं कि बक्से में कितना पैसा है। कभी भी अपने फिंगरप्रिंट्स को PO बॉक्स पर न रखें वास्तव में इसका उपयोग करें, बस नकदी से भरे बॉक्स का व्यापार करें। इस तरह हमें नहीं पता कि किसने भेजा है क्या, लेकिन इन सार्वजनिक पतों की सामग्री अभी भी घर्षण रहित, प्रतिस्थापन योग्य, विभाज्य और है अभी भी हमारे पास बिटकॉइन जैसे पैसे के अन्य सभी अच्छे गुण हैं जो हम चाहते हैं।" पीओ बक्सों का एक अनंत सेट। आप एक पता प्रकाशित करें, मेरे पास एक निजी कुंजी है। मैं अपनी निजी कुंजी और आपके पते का उपयोग करता हूं, और सार्वजनिक कुंजी उत्पन्न करने के लिए कुछ यादृच्छिक डेटा। एल्गोरिदम इस प्रकार डिज़ाइन किया गया है कि, चूंकि आपका पते का उपयोग सार्वजनिक कुंजी उत्पन्न करने के लिए किया गया था, केवल आपकी निजी कुंजी अनलॉक करने के लिए काम करती है संदेश. एक पर्यवेक्षक, ईव, आपको अपना पता प्रकाशित करते हुए देखता है, और मेरे द्वारा घोषित सार्वजनिक कुंजी को देखता है। हालाँकि, वह नहीं जानती कि मैंने अपनी सार्वजनिक कुंजी आपके पते के आधार पर घोषित की है या उसके, या ब्रेंडा के पते के आधार पर या चार्लेन का, या जो भी हो। वह अपनी निजी कुंजी की जाँच मेरे द्वारा घोषित सार्वजनिक कुंजी से करती है और देखता है कि यह काम नहीं करता; यह उसका पैसा नहीं है। वह किसी और की निजी कुंजी नहीं जानती, और केवल संदेश प्राप्तकर्ता के पास ही निजी कुंजी होती है जो संदेश को अनलॉक कर सकती है। तो कोई नहीं सुनने से यह निर्धारित किया जा सकता है कि पैसा किसने प्राप्त किया, पैसे लेने की बात तो दूर।

सार्वजनिक निजी ऐलिस कैरल एक बार की कुंजी एक बार की कुंजी एक बार की कुंजी बॉब बॉब की कुंजी बॉब का पता चित्र 3. क्रिप्टोनोट कुंजी/लेनदेन मॉडल। सबसे पहले, प्रेषक अपने डेटा से एक साझा रहस्य प्राप्त करने के लिए डिफ-हेलमैन एक्सचेंज करता है प्राप्तकर्ता का आधा पता। फिर वह साझा का उपयोग करके एक बार की गंतव्य कुंजी की गणना करता है रहस्य और संबोधन का दूसरा भाग. प्राप्तकर्ता से दो अलग-अलग ईसी-कुंजियाँ आवश्यक हैं इन दो चरणों के लिए, इसलिए एक मानक क्रिप्टोनोट पता Bitcoin वॉलेट से लगभग दोगुना बड़ा है पता. रिसीवर संबंधित को पुनर्प्राप्त करने के लिए डाइ-हेलमैन एक्सचेंज भी करता है गुप्त कुंजी. एक मानक लेनदेन अनुक्रम इस प्रकार है: 1. ऐलिस बॉब को भुगतान भेजना चाहती है, जिसने उसका मानक पता प्रकाशित किया है। वह पते को अनपैक करता है और बॉब की सार्वजनिक कुंजी (ए, बी) प्राप्त करता है। 2. ऐलिस एक यादृच्छिक \(r \in [1, l - 1]\) उत्पन्न करता है और एक बार की सार्वजनिक कुंजी \(P = H_s(rA)G +\) की गणना करता है बी. 3. ऐलिस आउटपुट के लिए गंतव्य कुंजी के रूप में P का उपयोग करता है और मान R = rG (एक भाग के रूप में) भी पैक करता है डाइ-हेलमैन एक्सचेंज का) कहीं लेन-देन में। ध्यान दें कि वह सृजन कर सकती है अद्वितीय सार्वजनिक कुंजियों के साथ अन्य आउटपुट: विभिन्न प्राप्तकर्ताओं की कुंजियाँ (Ai, Bi) अलग-अलग Pi दर्शाती हैं यहां तक कि एक ही आर के साथ भी. लेन-देन टीएक्स सार्वजनिक कुंजी टीएक्स आउटपुट रकम गंतव्य कुंजी आर = आरजी पी = एचएस(आरए)जी + बी प्राप्तकर्ता का सार्वजनिक कुंजी प्रेषक का यादृच्छिक डेटा आर (ए, बी) चित्र 4. मानक लेनदेन संरचना। 4. ऐलिस लेनदेन भेजता है। 5. बॉब अपनी निजी कुंजी (ए, बी) के साथ प्रत्येक गुजरने वाले लेनदेन की जांच करता है, और पी ′ = की गणना करता है एचएस(एआर)जी + बी. यदि प्राप्तकर्ता के रूप में बॉब के साथ ऐलिस का लेनदेन उनमें से एक था, तब aR = arG = rA और P' = P. 7 सार्वजनिक निजी ऐलिस कैरल एक बार की कुंजी एक बार की कुंजी एक बार की कुंजी बॉब बॉब की कुंजी बॉब का पता चित्र 3. क्रिप्टोनोट कुंजी/लेनदेन मॉडल। सबसे पहले, प्रेषक अपने डेटा से एक साझा रहस्य प्राप्त करने के लिए डिफ-हेलमैन एक्सचेंज करता है प्राप्तकर्ता का आधा पता। फिर वह साझा का उपयोग करके एक बार की गंतव्य कुंजी की गणना करता है रहस्य और संबोधन का दूसरा भाग. प्राप्तकर्ता से दो अलग-अलग ईसी-कुंजियाँ आवश्यक हैं इन दो चरणों के लिए, इसलिए एक मानक क्रिप्टोनोट पता Bitcoin वॉलेट से लगभग दोगुना बड़ा है पता. रिसीवर संबंधित को पुनर्प्राप्त करने के लिए डाइ-हेलमैन एक्सचेंज भी करता है गुप्त कुंजी. एक मानक लेनदेन अनुक्रम इस प्रकार है: 1. ऐलिस बॉब को भुगतान भेजना चाहती है, जिसने उसका मानक पता प्रकाशित किया है। वह पते को अनपैक करता है और बॉब की सार्वजनिक कुंजी (ए, बी) प्राप्त करता है। 2. ऐलिस एक यादृच्छिक \(r \in [1, l - 1]\) उत्पन्न करता है और एक बार की सार्वजनिक कुंजी \(P = H_s(rA)G +\) की गणना करता है बी. 3. ऐलिस आउटपुट के लिए गंतव्य कुंजी के रूप में P का उपयोग करता है और मान R = rG (एक भाग के रूप में) भी पैक करता है डाइ-हेलमैन एक्सचेंज का) कहीं लेन-देन में। ध्यान दें कि वह सृजन कर सकती है अद्वितीय सार्वजनिक कुंजियों के साथ अन्य आउटपुट: विभिन्न प्राप्तकर्ताओं की कुंजियाँ (Ai, Bi) अलग-अलग Pi दर्शाती हैं यहां तक कि एक ही आर के साथ भी. लेन-देन टीएक्स सार्वजनिक कुंजी टीएक्स आउटपुट रकम गंतव्य कुंजी आर = आरजी पी = एचएस(आरए)जी + बी प्राप्तकर्ता का सार्वजनिक कुंजी प्रेषक का यादृच्छिक डेटा आर (ए, बी) चित्र 4. मानक लेनदेन संरचना। 4. ऐलिस लेनदेन भेजता है। 5. बॉब अपनी निजी कुंजी (ए, बी) के साथ प्रत्येक गुजरने वाले लेनदेन की जांच करता है, और पी ′ = की गणना करता है एचएस(एआर)जी + बी. यदि प्राप्तकर्ता के रूप में बॉब के साथ ऐलिस का लेनदेन उनमें से एक था, तब aR = arG = rA और P' = P. 7 13 मुझे आश्चर्य है कि क्रिप्टोग्राफी के विकल्प को लागू करने में गर्दन में कितना दर्द होगा योजना. अण्डाकार या अन्यथा. इसलिए यदि भविष्य में कोई योजना टूट जाती है, तो मुद्रा बदल जाती है बिना किसी चिंता के. शायद गांड में बहुत दर्द हो रहा है. ठीक है, यह बिल्कुल वही है जो मैंने अपनी पिछली टिप्पणी में समझाया था। डिफ-हेलमैन-प्रकार आदान-प्रदान साफ-सुथरे हैं। मान लें कि एलेक्स और ब्रेंडा प्रत्येक के पास एक गुप्त संख्या, ए और बी और एक संख्या है उन्हें गुप्त रखने की परवाह नहीं है, ए और बी। वे बिना साझा रहस्य उत्पन्न करना चाहते हैं ईवा इसे खोज रही है। डिफी और हेलमैन एलेक्स और ब्रेंडा के लिए साझा करने का एक तरीका लेकर आए सार्वजनिक संख्या ए और बी, लेकिन निजी संख्या ए और बी नहीं, और एक साझा रहस्य उत्पन्न करते हैं, के. इस साझा रहस्य का उपयोग करते हुए, के, बिना किसी ईवा की बात सुने, इसे उत्पन्न करने में सक्षम है K, एलेक्स और ब्रेंडा अब K को एक गुप्त एन्क्रिप्शन कुंजी के रूप में उपयोग कर सकते हैं और गुप्त संदेश वापस भेज सकते हैं और आगे. यहां बताया गया है कि यह कैसे कैन काम करता है, हालांकि इसे 100 से कहीं अधिक बड़ी संख्याओं के साथ काम करना चाहिए। हम 100 का उपयोग करेंगे क्योंकि पूर्णांक मॉड्यूल 100 पर काम करना "सभी को बाहर फेंकने" के बराबर है लेकिन किसी संख्या के अंतिम दो अंक।" एलेक्स और ब्रेंडा प्रत्येक ए, ए, बी और बी चुनते हैं। वे A और B को गुप्त रखते हैं। एलेक्स ने ब्रेंडा को उसके मॉड्यूल 100 (सिर्फ अंतिम दो अंक) का मूल्य बताया और ब्रेंडा ने एलेक्स को बताया उसका बी मॉड्यूलो 100 का मान है। अब ईवा (ए,बी) मॉड्यूलो 100 जानती है। लेकिन एलेक्स जानता है (ए,बी,ए) इसलिए वह x=abA मॉड्यूल 100 की गणना कर सकते हैं।एलेक्स अंतिम अंक को छोड़कर सभी को काट देता है क्योंकि हम काम कर रहे हैं पूर्णांक मॉड्यूलो 100 के अंतर्गत फिर से। इसी तरह, ब्रेंडा (ए,बी,बी) जानती है इसलिए वह गणना कर सकती है y=abB मॉड्यूल 100। एलेक्स अब x प्रकाशित कर सकता है और ब्रेंडा y प्रकाशित कर सकता है। लेकिन अब एलेक्स yA = abBA मॉड्यूलो 100 की गणना कर सकता है, और ब्रेंडा xB की गणना कर सकता है = एबीबीए मोडुलो 100. वे दोनों एक ही नंबर जानते हैं! लेकिन ईवा ने बस इतना ही सुना है (ए,बी,एबीए,एबीबी)। उसके पास abA*B की गणना करने का कोई आसान तरीका नहीं है। अब, यह डाइ-हेलमैन एक्सचेंज के बारे में सोचने का सबसे आसान और कम सुरक्षित तरीका है। अधिक सुरक्षित संस्करण मौजूद हैं. लेकिन अधिकांश संस्करण पूर्णांक गुणनखंडन और असतत के कारण काम करते हैं लघुगणक कठिन हैं, और उन दोनों समस्याओं को क्वांटम कंप्यूटर द्वारा आसानी से हल किया जाता है। मैं देखूंगा कि क्या कोई ऐसा संस्करण मौजूद है जो क्वांटम के प्रति प्रतिरोधी है। http://en.wikipedia.org/wiki/Diffie%E2%80%93Hellman_key_exchange यहां सूचीबद्ध "मानक टीएक्सएन अनुक्रम" में हस्ताक्षर जैसे चरणों का एक पूरा समूह गायब है। उन्हें यहां बस मान लिया गया है। जो वास्तव में बुरा है, क्योंकि जिस क्रम में हम हस्ताक्षर सामग्री, हस्ताक्षरित संदेश में शामिल जानकारी, इत्यादि... यह सब अत्यंत है प्रोटोकॉल के लिए महत्वपूर्ण. "द" को क्रियान्वित करते समय एक या दो कदम गलत हो जाना, यहाँ तक कि थोड़ा सा भी क्रम से बाहर हो जाना मानक लेनदेन अनुक्रम" पूरे सिस्टम की सुरक्षा को प्रश्न में डाल सकता है। इसके अलावा, बाद में पेपर में प्रस्तुत किए गए सबूत पर्याप्त रूप से कठोर नहीं हो सकते हैं यदि जिस ढाँचे के तहत वे काम करते हैं उसे इस खंड की तरह ही शिथिल रूप से परिभाषित किया गया है।