Bitcoin: Sistem Uang Elektronik Peer-to-Peer

Abstract

Sebuah versi murni peer-to-peer dari uang elektronik akan memungkinkan pembayaran online dikirim langsung dari satu pihak ke pihak lain tanpa melalui lembaga keuangan. Tanda tangan digital menyediakan sebagian dari solusi, tetapi manfaat utama akan hilang jika pihak ketiga yang tepercaya masih diperlukan untuk mencegah double-spending. Kami mengusulkan solusi untuk masalah double-spending menggunakan jaringan peer-to-peer. Jaringan memberi cap waktu pada transaksi dengan melakukan hash ke dalam rantai proof-of-work berbasis hash yang berkelanjutan, membentuk catatan yang tidak dapat diubah tanpa mengulang proof-of-work. Rantai terpanjang tidak hanya berfungsi sebagai bukti urutan peristiwa yang disaksikan, tetapi juga bukti bahwa rantai tersebut berasal dari kumpulan daya CPU terbesar. Selama mayoritas daya CPU dikendalikan oleh node yang tidak bekerja sama untuk menyerang jaringan, mereka akan menghasilkan rantai terpanjang dan mengungguli penyerang. Jaringan itu sendiri memerlukan struktur minimal. Pesan disiarkan berdasarkan upaya terbaik, dan node dapat meninggalkan dan bergabung kembali dengan jaringan sesuka hati, menerima rantai proof-of-work terpanjang sebagai bukti atas apa yang terjadi saat mereka pergi.

Introduction

Perdagangan di Internet telah bergantung hampir sepenuhnya pada lembaga keuangan yang bertindak sebagai pihak ketiga tepercaya untuk memproses pembayaran elektronik. Meskipun sistem ini berfungsi cukup baik untuk sebagian besar transaksi, sistem ini masih mengalami kelemahan bawaan dari model berbasis kepercayaan. Transaksi yang benar-benar tidak dapat dibatalkan sebenarnya tidak mungkin dilakukan, karena lembaga keuangan tidak dapat menghindari mediasi sengketa. Biaya mediasi meningkatkan biaya transaksi, membatasi ukuran transaksi minimum yang praktis dan menghilangkan kemungkinan transaksi kecil kasual, dan ada biaya yang lebih luas dalam hilangnya kemampuan untuk melakukan pembayaran yang tidak dapat dibatalkan untuk layanan yang tidak dapat dibatalkan. Dengan kemungkinan pembatalan, kebutuhan akan kepercayaan menyebar. Pedagang harus waspada terhadap pelanggan mereka, mengganggu mereka untuk mendapatkan lebih banyak informasi daripada yang seharusnya mereka butuhkan. Persentase tertentu dari penipuan diterima sebagai hal yang tidak dapat dihindari. Biaya-biaya dan ketidakpastian pembayaran ini dapat dihindari secara langsung dengan menggunakan mata uang fisik, tetapi tidak ada mekanisme yang ada untuk melakukan pembayaran melalui saluran komunikasi tanpa pihak yang tepercaya.

Yang dibutuhkan adalah sistem pembayaran elektronik berdasarkan bukti kriptografi alih-alih kepercayaan, yang memungkinkan dua pihak yang bersedia untuk bertransaksi langsung satu sama lain tanpa memerlukan pihak ketiga yang tepercaya. Transaksi yang secara komputasional tidak praktis untuk dibatalkan akan melindungi penjual dari penipuan, dan mekanisme escrow rutin dapat dengan mudah diimplementasikan untuk melindungi pembeli. Dalam makalah ini, kami mengusulkan solusi untuk masalah double-spending menggunakan server cap waktu terdistribusi peer-to-peer untuk menghasilkan bukti komputasional dari urutan kronologis transaksi. Sistem ini aman selama node jujur secara kolektif mengendalikan lebih banyak daya CPU daripada kelompok node penyerang mana pun yang bekerja sama.

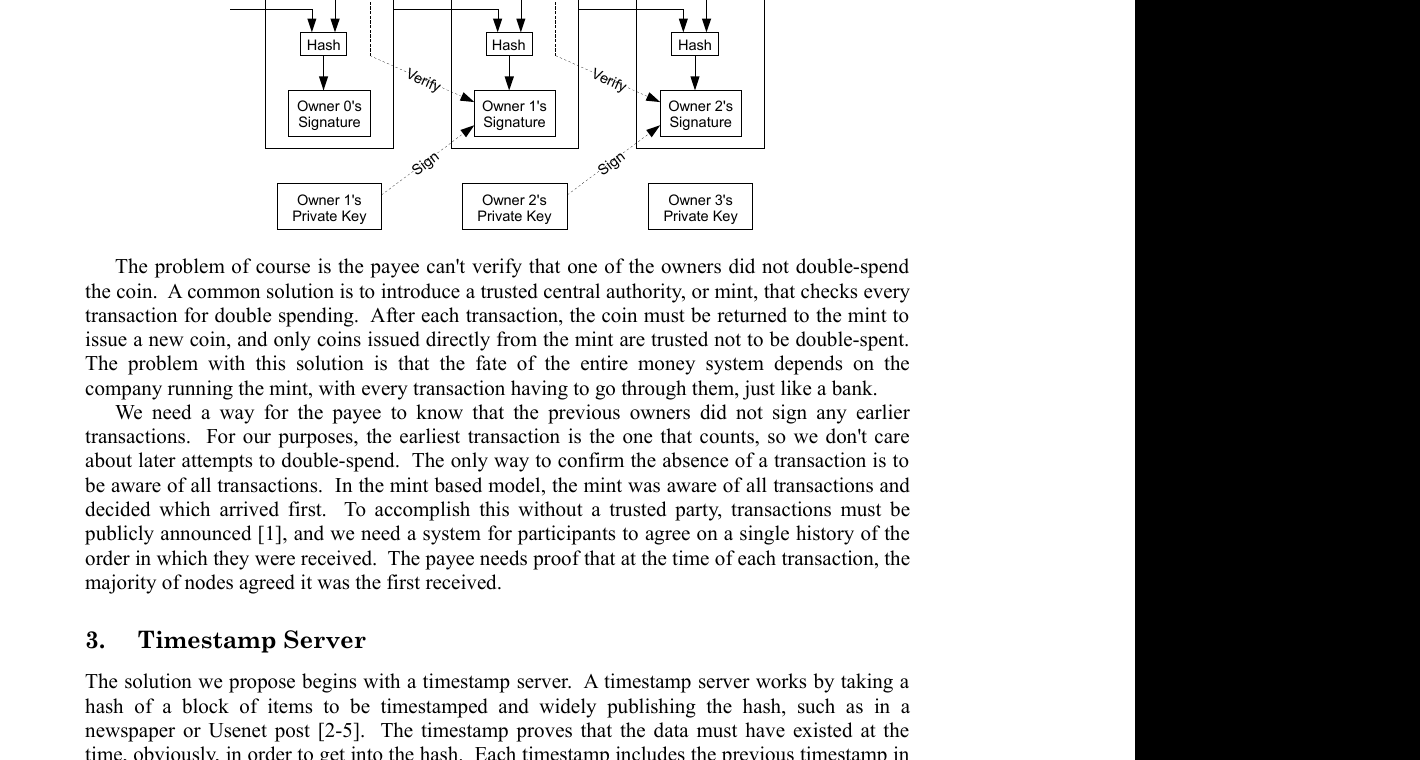

Transactions

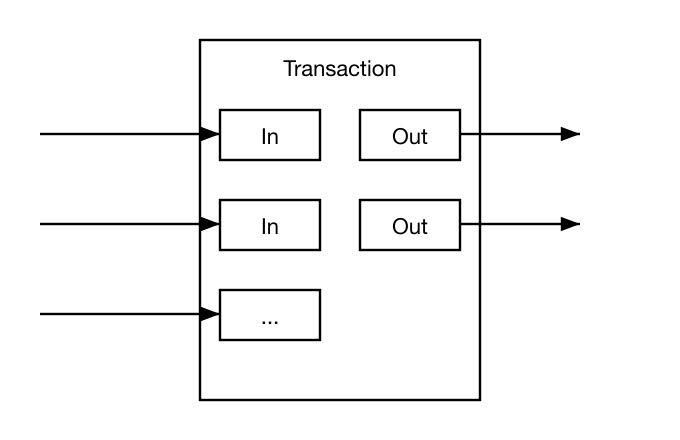

Kami mendefinisikan koin elektronik sebagai rantai tanda tangan digital. Setiap pemilik mentransfer koin ke pemilik berikutnya dengan menandatangani secara digital hash dari transaksi sebelumnya dan kunci publik (public key) pemilik berikutnya, lalu menambahkannya ke ujung koin. Penerima pembayaran dapat memverifikasi tanda tangan untuk memverifikasi rantai kepemilikan.

Masalahnya tentu saja adalah penerima tidak dapat memverifikasi bahwa salah satu pemilik tidak melakukan double-spending terhadap koin tersebut. Solusi umum adalah memperkenalkan otoritas pusat tepercaya, atau percetakan uang, yang memeriksa setiap transaksi untuk double-spending. Setelah setiap transaksi, koin harus dikembalikan ke percetakan uang untuk menerbitkan koin baru, dan hanya koin yang diterbitkan langsung dari percetakan uang yang dipercaya tidak di-double-spend. Masalah dengan solusi ini adalah nasib seluruh sistem uang bergantung pada perusahaan yang menjalankan percetakan uang, dengan setiap transaksi harus melewati mereka, sama seperti bank.

Kita membutuhkan cara bagi penerima untuk mengetahui bahwa pemilik sebelumnya tidak menandatangani transaksi yang lebih awal. Untuk tujuan kita, transaksi paling awal adalah yang dihitung, jadi kita tidak peduli tentang upaya double-spending selanjutnya. Satu-satunya cara untuk mengonfirmasi ketiadaan suatu transaksi adalah mengetahui semua transaksi. Dalam model berbasis percetakan uang, percetakan uang mengetahui semua transaksi dan memutuskan mana yang tiba lebih dulu. Untuk mencapai ini tanpa pihak tepercaya, transaksi harus diumumkan secara publik [^1], dan kita membutuhkan sistem bagi peserta untuk menyepakati satu riwayat urutan penerimaan. Penerima membutuhkan bukti bahwa pada saat setiap transaksi, mayoritas node menyetujui bahwa transaksi tersebut adalah yang pertama diterima.

Timestamp Server

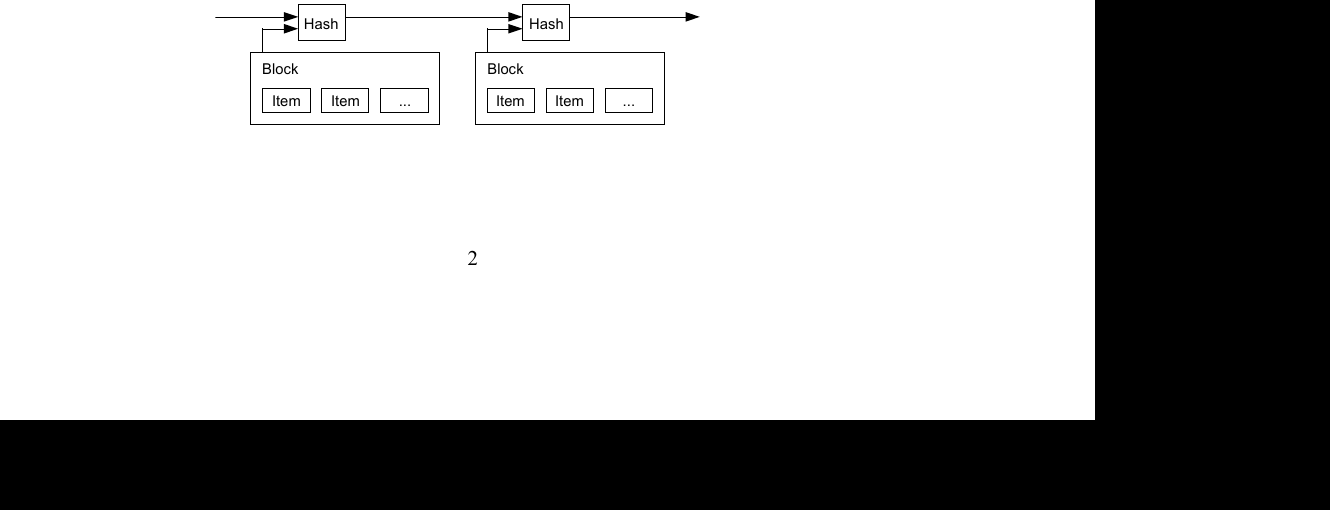

Solusi yang kami usulkan dimulai dengan server cap waktu. Server cap waktu bekerja dengan mengambil hash dari blok item yang akan diberi cap waktu dan mempublikasikan hash tersebut secara luas, seperti di surat kabar atau posting Usenet [^2] [^3] [^4] [^5]. Cap waktu membuktikan bahwa data pasti sudah ada pada saat itu, tentunya, agar dapat masuk ke dalam hash. Setiap cap waktu menyertakan cap waktu sebelumnya dalam hash-nya, membentuk rantai, dengan setiap cap waktu tambahan memperkuat yang sebelumnya.

Proof-of-Work

Untuk mengimplementasikan server cap waktu terdistribusi secara peer-to-peer, kita perlu menggunakan sistem proof-of-work yang mirip dengan Hashcash milik Adam Back [^6], alih-alih surat kabar atau posting Usenet. Proof-of-work melibatkan pemindaian nilai yang ketika di-hash, seperti dengan SHA-256, hash-nya dimulai dengan sejumlah bit nol. Rata-rata kerja yang diperlukan bersifat eksponensial terhadap jumlah bit nol yang diperlukan dan dapat diverifikasi dengan mengeksekusi satu hash.

Untuk jaringan cap waktu kami, kami mengimplementasikan proof-of-work dengan menambah nonce di blok sampai ditemukan nilai yang memberikan hash blok jumlah bit nol yang diperlukan. Setelah upaya CPU dikeluarkan untuk memenuhi proof-of-work, blok tidak dapat diubah tanpa mengulangi pekerjaan. Karena blok-blok selanjutnya dirangkai setelahnya, pekerjaan untuk mengubah blok akan mencakup pengulangan semua blok setelahnya.

Proof-of-work juga memecahkan masalah penentuan representasi dalam pengambilan keputusan mayoritas. Jika mayoritas didasarkan pada satu-alamat-IP-satu-suara, itu bisa disubversi oleh siapa saja yang mampu mengalokasikan banyak IP. Proof-of-work pada dasarnya adalah satu-CPU-satu-suara. Keputusan mayoritas diwakili oleh rantai terpanjang, yang memiliki upaya proof-of-work terbesar yang diinvestasikan di dalamnya. Jika mayoritas daya CPU dikontrol oleh node jujur, rantai jujur akan tumbuh paling cepat dan mengungguli rantai pesaing manapun. Untuk memodifikasi blok masa lalu, penyerang harus mengulangi proof-of-work blok tersebut dan semua blok setelahnya, lalu mengejar dan melampaui pekerjaan node jujur. Kami akan menunjukkan nanti bahwa probabilitas penyerang yang lebih lambat mengejar berkurang secara eksponensial saat blok-blok berikutnya ditambahkan.

Untuk mengkompensasi peningkatan kecepatan perangkat keras dan variasi minat dalam menjalankan node dari waktu ke waktu, kesulitan proof-of-work ditentukan oleh rata-rata bergerak yang menargetkan rata-rata jumlah blok per jam. Jika dihasilkan terlalu cepat, kesulitannya meningkat.

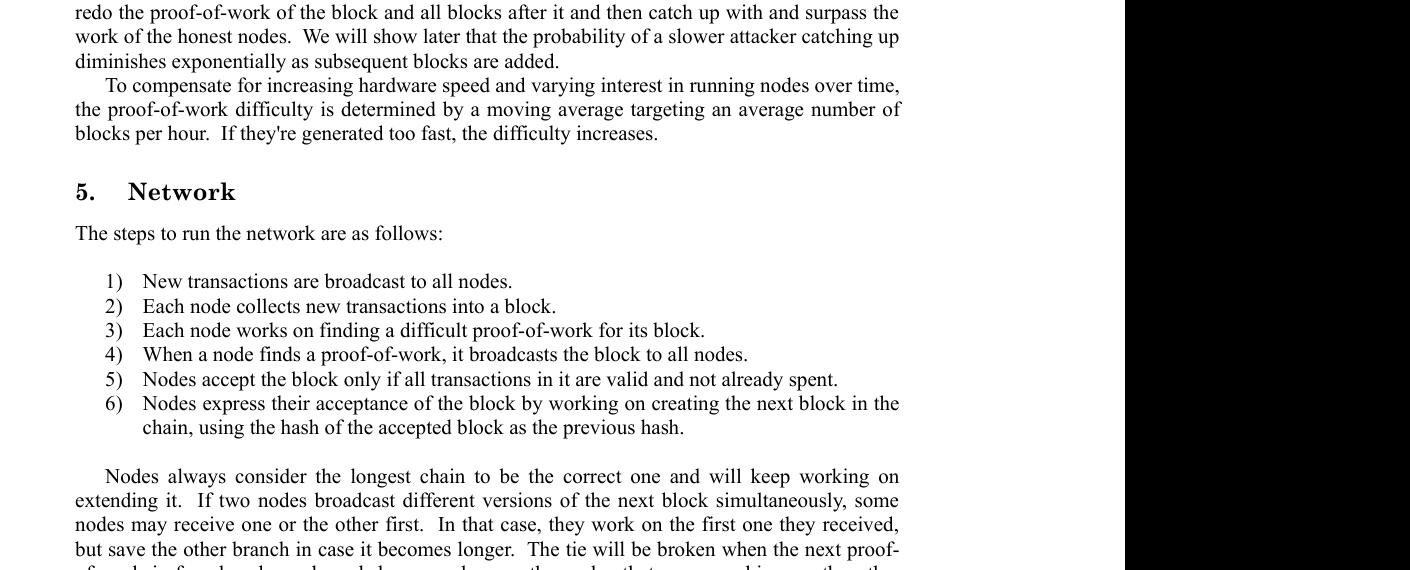

Network

Langkah-langkah untuk menjalankan jaringan adalah sebagai berikut:

- Transaksi baru disiarkan ke semua node.

- Setiap node mengumpulkan transaksi baru ke dalam sebuah blok.

- Setiap node bekerja untuk menemukan proof-of-work yang sulit untuk bloknya.

- Ketika sebuah node menemukan proof-of-work, node tersebut menyiarkan blok ke semua node.

- Node menerima blok hanya jika semua transaksi di dalamnya valid dan belum dibelanjakan.

- Node mengekspresikan penerimaan mereka terhadap blok dengan bekerja membuat blok berikutnya dalam rantai, menggunakan hash dari blok yang diterima sebagai hash sebelumnya.

Node selalu menganggap rantai terpanjang sebagai yang benar dan akan terus bekerja untuk memperpanjangnya. Jika dua node menyiarkan versi berbeda dari blok berikutnya secara bersamaan, beberapa node mungkin menerima satu atau yang lainnya terlebih dahulu. Dalam kasus itu, mereka bekerja pada yang pertama diterima, tetapi menyimpan cabang lainnya untuk berjaga-jaga jika menjadi lebih panjang. Seri akan diputuskan ketika proof-of-work berikutnya ditemukan dan satu cabang menjadi lebih panjang; node yang bekerja pada cabang lain kemudian akan beralih ke yang lebih panjang.

Siaran transaksi baru tidak harus mencapai semua node. Selama mereka mencapai banyak node, mereka akan masuk ke blok dalam waktu singkat. Siaran blok juga toleran terhadap pesan yang hilang. Jika sebuah node tidak menerima blok, node tersebut akan memintanya ketika menerima blok berikutnya dan menyadari bahwa ada yang terlewat.

Incentive

Secara konvensi, transaksi pertama dalam sebuah blok adalah transaksi khusus yang memulai koin baru yang dimiliki oleh pembuat blok. Ini menambahkan insentif bagi node untuk mendukung jaringan, dan menyediakan cara untuk mendistribusikan koin ke dalam peredaran pada awalnya, karena tidak ada otoritas pusat untuk menerbitkannya. Penambahan tetap sejumlah koin baru secara stabil dianalogikan dengan penambang emas yang mengeluarkan sumber daya untuk menambahkan emas ke peredaran. Dalam kasus kita, yang dikeluarkan adalah waktu CPU dan listrik.

Insentif juga dapat didanai dengan biaya transaksi. Jika nilai output suatu transaksi kurang dari nilai inputnya, selisihnya adalah biaya transaksi yang ditambahkan ke nilai insentif blok yang berisi transaksi tersebut. Setelah sejumlah koin yang telah ditentukan masuk ke peredaran, insentif dapat beralih sepenuhnya ke biaya transaksi dan sepenuhnya bebas inflasi.

Insentif dapat membantu mendorong node untuk tetap jujur. Jika penyerang serakah mampu mengumpulkan lebih banyak daya CPU daripada semua node jujur, ia harus memilih antara menggunakannya untuk menipu orang dengan mencuri kembali pembayarannya, atau menggunakannya untuk menghasilkan koin baru. Ia seharusnya menemukan bahwa bermain sesuai aturan lebih menguntungkan, aturan yang memberinya lebih banyak koin baru daripada semua orang lain digabungkan, daripada merusak sistem dan validitas kekayaannya sendiri.

Reclaiming Disk Space

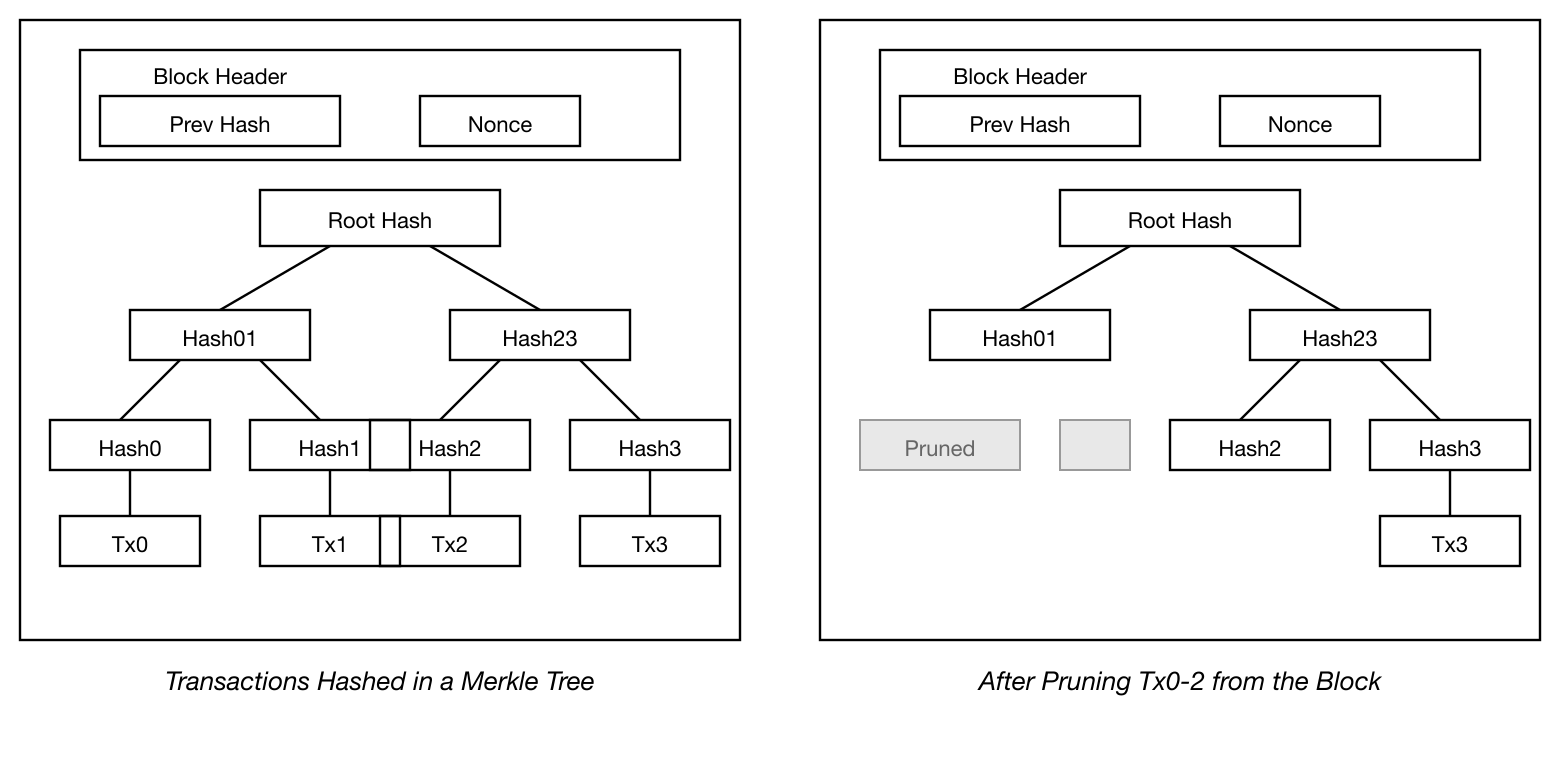

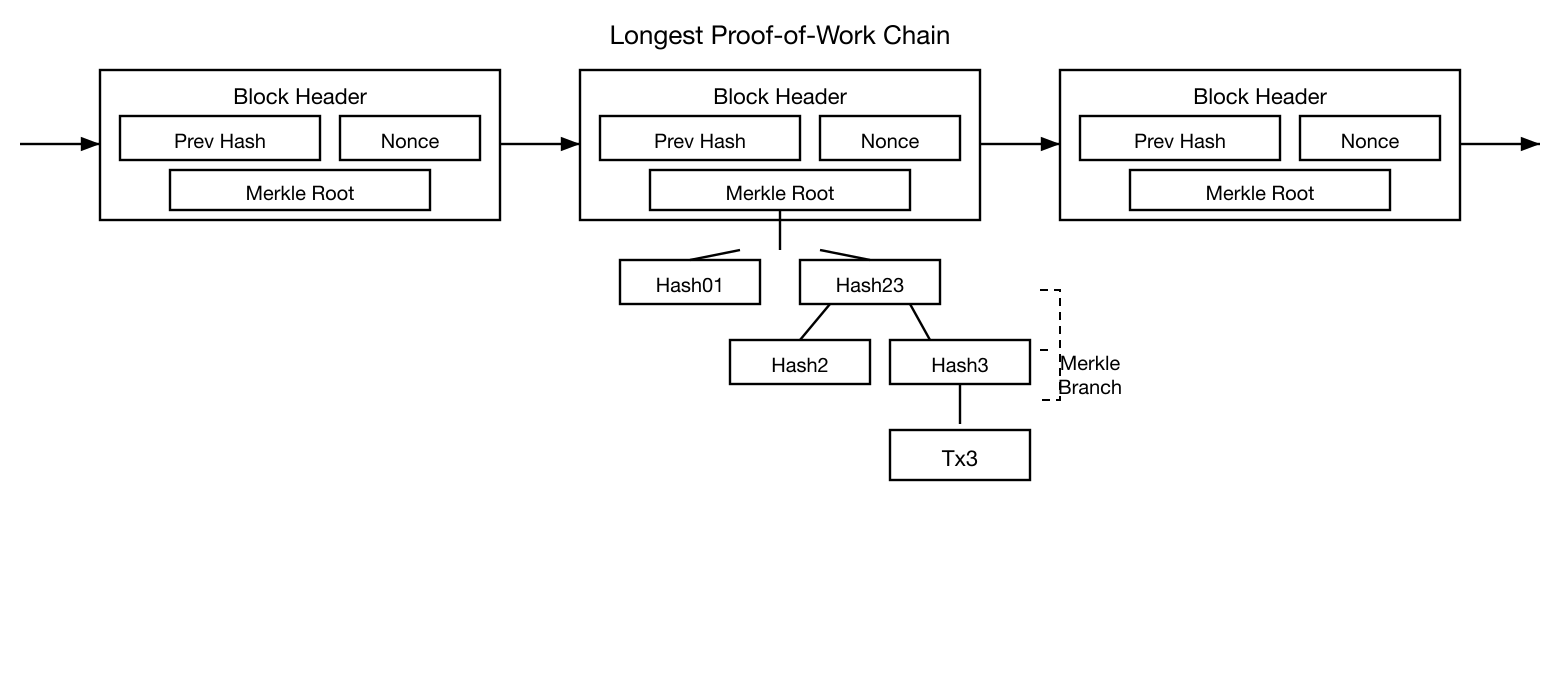

Setelah transaksi terbaru dalam sebuah koin terkubur di bawah cukup banyak blok, transaksi yang sudah dibelanjakan sebelumnya dapat dibuang untuk menghemat ruang disk. Untuk memfasilitasi ini tanpa merusak hash blok, transaksi di-hash dalam Merkle Tree [^7] [^2] [^5], dengan hanya root yang disertakan dalam hash blok. Blok-blok lama kemudian dapat dipadatkan dengan memangkas cabang-cabang pohon. Hash interior tidak perlu disimpan.

Header blok tanpa transaksi akan berukuran sekitar 80 byte. Jika kita mengasumsikan blok dihasilkan setiap 10 menit, 80 byte * 6 * 24 * 365 = 4,2MB per tahun. Dengan sistem komputer yang biasanya dijual dengan RAM 2GB pada tahun 2008, dan Hukum Moore memprediksi pertumbuhan saat ini sebesar 1,2GB per tahun, penyimpanan seharusnya tidak menjadi masalah meskipun header blok harus disimpan di memori.

Simplified Payment Verification

Dimungkinkan untuk memverifikasi pembayaran tanpa menjalankan node jaringan penuh. Pengguna hanya perlu menyimpan salinan header blok dari rantai proof-of-work terpanjang, yang bisa didapatkan dengan menanyakan node jaringan sampai yakin memiliki rantai terpanjang, dan mendapatkan cabang Merkle yang menghubungkan transaksi ke blok tempat transaksi tersebut diberi cap waktu. Pengguna tidak dapat memeriksa transaksi sendiri, tetapi dengan menghubungkannya ke tempat di rantai, pengguna dapat melihat bahwa node jaringan telah menerimanya, dan blok yang ditambahkan setelahnya semakin mengonfirmasi bahwa jaringan telah menerimanya.

Dengan demikian, verifikasi dapat diandalkan selama node jujur mengendalikan jaringan, tetapi lebih rentan jika jaringan dikuasai oleh penyerang. Sementara node jaringan dapat memverifikasi transaksi sendiri, metode yang disederhanakan dapat ditipu oleh transaksi palsu penyerang selama penyerang dapat terus menguasai jaringan. Satu strategi untuk melindungi terhadap ini adalah menerima peringatan dari node jaringan ketika mereka mendeteksi blok yang tidak valid, mendorong perangkat lunak pengguna untuk mengunduh blok penuh dan transaksi yang diperingatkan untuk mengonfirmasi inkonsistensi. Bisnis yang menerima pembayaran sering mungkin masih ingin menjalankan node mereka sendiri untuk keamanan yang lebih independen dan verifikasi yang lebih cepat.

Combining and Splitting Value

Meskipun dimungkinkan untuk menangani koin secara individual, akan sangat merepotkan untuk membuat transaksi terpisah untuk setiap sen dalam transfer. Untuk memungkinkan nilai dipecah dan digabungkan, transaksi berisi banyak input dan output. Biasanya akan ada satu input dari transaksi sebelumnya yang lebih besar atau beberapa input yang menggabungkan jumlah lebih kecil, dan paling banyak dua output: satu untuk pembayaran, dan satu mengembalikan kembalian, jika ada, ke pengirim.

Perlu dicatat bahwa fan-out, di mana suatu transaksi bergantung pada beberapa transaksi, dan transaksi-transaksi tersebut bergantung pada lebih banyak lagi, bukanlah masalah di sini. Tidak pernah ada kebutuhan untuk mengekstrak salinan mandiri lengkap dari riwayat transaksi.

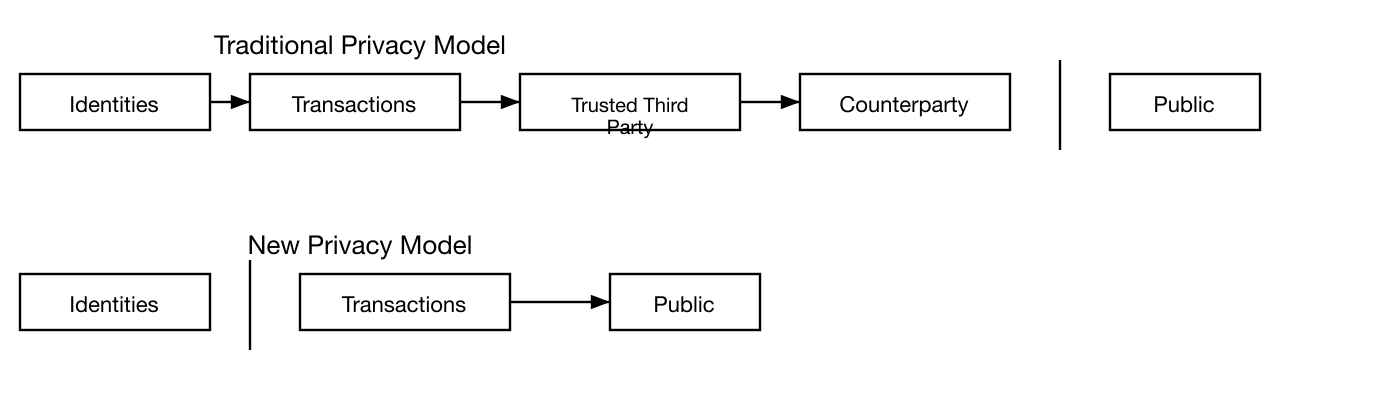

Privacy

Model perbankan tradisional mencapai tingkat privasi dengan membatasi akses informasi kepada pihak-pihak yang terlibat dan pihak ketiga tepercaya. Keharusan mengumumkan semua transaksi secara publik menghalangi metode ini, tetapi privasi masih dapat dipertahankan dengan memutus aliran informasi di tempat lain: dengan menjaga kunci publik tetap anonim. Publik dapat melihat bahwa seseorang mengirim sejumlah uang kepada orang lain, tetapi tanpa informasi yang menghubungkan transaksi kepada siapa pun. Ini mirip dengan tingkat informasi yang dirilis oleh bursa saham, di mana waktu dan ukuran perdagangan individual, yaitu "tape," dipublikasikan, tetapi tanpa memberi tahu siapa pihak-pihaknya.

Sebagai firewall tambahan, pasangan kunci baru harus digunakan untuk setiap transaksi agar tidak terhubung ke pemilik yang sama. Beberapa penautan masih tidak terhindarkan dengan transaksi multi-input, yang secara niscaya mengungkapkan bahwa input-inputnya dimiliki oleh pemilik yang sama. Risikonya adalah jika pemilik suatu kunci terungkap, penautan dapat mengungkapkan transaksi lain yang milik pemilik yang sama.

Calculations

Kita mempertimbangkan skenario penyerang yang mencoba menghasilkan rantai alternatif lebih cepat dari rantai jujur. Bahkan jika ini tercapai, sistem tidak terbuka untuk perubahan sewenang-wenang, seperti menciptakan nilai dari udara kosong atau mengambil uang yang tidak pernah milik penyerang. Node tidak akan menerima transaksi tidak valid sebagai pembayaran, dan node jujur tidak akan pernah menerima blok yang berisi transaksi tersebut. Penyerang hanya dapat mencoba mengubah salah satu transaksinya sendiri untuk mengambil kembali uang yang baru saja dibelanjakannya.

Perlombaan antara rantai jujur dan rantai penyerang dapat dikarakterisasi sebagai Jalan Acak Binomial. Peristiwa sukses adalah rantai jujur diperpanjang satu blok, meningkatkan keunggulannya sebesar +1, dan peristiwa gagal adalah rantai penyerang diperpanjang satu blok, mengurangi jarak sebesar -1.

Probabilitas penyerang mengejar dari defisit tertentu analog dengan masalah Kebangkrutan Penjudi. Misalkan seorang penjudi dengan kredit tak terbatas mulai dari defisit dan memainkan jumlah percobaan yang berpotensi tak terbatas untuk mencoba mencapai titik impas. Kita dapat menghitung probabilitas ia pernah mencapai titik impas, atau bahwa penyerang pernah mengejar rantai jujur, sebagai berikut [^8]:

p = probabilitas node jujur menemukan blok berikutnya

q = probabilitas penyerang menemukan blok berikutnya

q = probabilitas penyerang akan pernah mengejar dari z blok di belakang

``````

\[

qz =

\begin{cases}

1 & \text{if } p \leq q \\

\left(\frac{q}{p}\right) z & \text{if } p > q

\end{cases}

\]

Mengingat asumsi kita bahwa p q, probabilitas turun secara eksponensial seiring bertambahnya jumlah blok yang harus dikejar penyerang. Dengan peluang melawannya, jika ia tidak membuat lompatan beruntung ke depan di awal, peluangnya menjadi sangat kecil saat ia semakin tertinggal.

Sekarang kita mempertimbangkan berapa lama penerima transaksi baru perlu menunggu sebelum cukup yakin bahwa pengirim tidak dapat mengubah transaksi. Kita mengasumsikan pengirim adalah penyerang yang ingin membuat penerima percaya bahwa ia telah membayarnya untuk sementara waktu, kemudian mengalihkan pembayaran kembali ke dirinya sendiri setelah beberapa waktu berlalu. Penerima akan diperingatkan ketika itu terjadi, tetapi pengirim berharap sudah terlambat.

Penerima menghasilkan pasangan kunci baru dan memberikan kunci publik kepada pengirim sesaat sebelum menandatangani. Ini mencegah pengirim menyiapkan rantai blok lebih awal dengan terus bekerja sampai cukup beruntung untuk cukup jauh di depan, lalu mengeksekusi transaksi pada saat itu. Setelah transaksi dikirim, pengirim yang tidak jujur mulai bekerja secara rahasia pada rantai paralel yang berisi versi alternatif transaksinya.

Penerima menunggu sampai transaksi ditambahkan ke blok dan z blok telah ditautkan setelahnya. Ia tidak mengetahui jumlah pasti kemajuan yang telah dibuat penyerang, tetapi dengan mengasumsikan blok jujur mengambil rata-rata waktu yang diharapkan per blok, potensi kemajuan penyerang akan berupa distribusi Poisson dengan nilai harapan:

\[

\lambda = z\frac{q}{p}

\]

Untuk mendapatkan probabilitas penyerang masih bisa mengejar sekarang, kita mengalikan densitas Poisson untuk setiap jumlah kemajuan yang mungkin telah dibuatnya dengan probabilitas ia bisa mengejar dari titik tersebut:

\[

\sum_{k=0}^{\infty} \frac{\lambda^k e^{-\lambda}}{k!} \cdot \left\{

\begin{array}{cl}

\left(\frac{q}{p}\right)^{(z-k)} & \text{if } k \leq z \\

1 & \text{if } k > z

\end{array}

\right.

\]

Menyusun ulang untuk menghindari penjumlahan ekor tak terbatas dari distribusi...

\[

1 - \sum_{k=0}^{z} \frac{\lambda^k e^{-\lambda}}{k!} \left(1-\left(\frac{q}{p}\right)^{(z-k)}\right)

\]

Mengonversi ke kode C...

```c

#include math.h

double AttackerSuccessProbability(double q, int z)

{

double p = 1.0 - q;

double lambda = z * (q / p);

double sum = 1.0;

int i, k;

for (k = 0; k = z; k++)

{

double poisson = exp(-lambda);

for (i = 1; i = k; i++)

poisson *= lambda / i;

sum -= poisson * (1 - pow(q / p, z - k));

}

return sum;

}

Menjalankan beberapa hasil, kita dapat melihat probabilitas turun secara eksponensial dengan z.

q=0.1

z=0 P=1.0000000

z=1 P=0.2045873

z=2 P=0.0509779

z=3 P=0.0131722

z=4 P=0.0034552

z=5 P=0.0009137

z=6 P=0.0002428

z=7 P=0.0000647

z=8 P=0.0000173

z=9 P=0.0000046

z=10 P=0.0000012

q=0.3

z=0 P=1.0000000

z=5 P=0.1773523

z=10 P=0.0416605

z=15 P=0.0101008

z=20 P=0.0024804

z=25 P=0.0006132

z=30 P=0.0001522

z=35 P=0.0000379

z=40 P=0.0000095

z=45 P=0.0000024

z=50 P=0.0000006

Menyelesaikan untuk P kurang dari 0,1%...

P 0.001

q=0.10 z=5

q=0.15 z=8

q=0.20 z=11

q=0.25 z=15

q=0.30 z=24

q=0.35 z=41

q=0.40 z=89

q=0.45 z=340

Conclusion

Kami telah mengusulkan sistem untuk transaksi elektronik tanpa bergantung pada kepercayaan. Kami memulai dengan kerangka biasa koin yang dibuat dari tanda tangan digital, yang memberikan kontrol kuat atas kepemilikan, tetapi tidak lengkap tanpa cara untuk mencegah double-spending. Untuk mengatasi ini, kami mengusulkan jaringan peer-to-peer yang menggunakan proof-of-work untuk mencatat riwayat publik transaksi yang dengan cepat menjadi tidak praktis secara komputasi bagi penyerang untuk diubah jika node jujur mengendalikan mayoritas daya CPU. Jaringan ini kuat dalam kesederhanaan tidak terstrukturnya. Node bekerja sekaligus dengan sedikit koordinasi. Mereka tidak perlu diidentifikasi, karena pesan tidak dirutekan ke tempat tertentu manapun dan hanya perlu dikirimkan berdasarkan upaya terbaik. Node dapat meninggalkan dan bergabung kembali dengan jaringan sesuka hati, menerima rantai proof-of-work sebagai bukti atas apa yang terjadi saat mereka pergi. Mereka memilih dengan daya CPU mereka, mengekspresikan penerimaan blok valid dengan bekerja memperpanjangnya dan menolak blok tidak valid dengan menolak bekerja pada blok tersebut. Setiap aturan dan insentif yang diperlukan dapat ditegakkan dengan mekanisme konsensus ini.

References

-

H. Massias, X.S. Avila, and J.-J. Quisquater, "Design of a secure timestamping service with minimal trust requirements," In 20th Symposium on Information Theory in the Benelux, May 1999.

-

S. Haber, W.S. Stornetta, "How to time-stamp a digital document," In Journal of Cryptology, vol 3, no 2, pages 99-111, 1991.

-

D. Bayer, S. Haber, W.S. Stornetta, "Improving the efficiency and reliability of digital time-stamping," In Sequences II: Methods in Communication, Security and Computer Science, pages 329-334, 1993.

-

S. Haber, W.S. Stornetta, "Secure names for bit-strings," In Proceedings of the 4th ACM Conference on Computer and Communications Security, pages 28-35, April 1997.

-

A. Back, "Hashcash - a denial of service counter-measure," http://www.hashcash.org/papers/hashcash.pdf, 2002.

-

R.C. Merkle, "Protocols for public key cryptosystems," In Proc. 1980 Symposium on Security and Privacy, IEEE Computer Society, pages 122-133, April 1980.

-

W. Feller, "An introduction to probability theory and its applications," 1957.

Related Whitepapers

$DOGE

$DOGE

Dogecoin

Dogecoin: A Community-Driven Cryptocurrency

15 shared concepts · 2013

$ETH

$ETH

Ethereum

Ethereum: A Next-Generation Smart Contract and Decentralized Application Platfo…

20 shared concepts · 2013

$USDT

$USDT

Tether

Tether: Fiat currencies on the Bitcoin blockchain

14 shared concepts · 2016

$SOL

$SOL

Solana

Solana: A new architecture for a high performance blockchain

13 shared concepts · 2017

$BCH

$BCH

Bitcoin Cash

Bitcoin Cash: Peer-to-Peer Electronic Cash for the World

14 shared concepts · 2017

Related Stories

Bitcoin Whitepaper: A Section-by-Section Analysis

An in-depth analysis of Satoshi Nakamoto's original 2008 whitepaper, breaking down every section from the abstract to t…

Origin StoryThe Mystery of Satoshi Nakamoto: How Bitcoin's Whitepaper Changed the World

The story behind the pseudonymous creator who published a 9-page paper on a cryptography mailing list and launched a tr…

Technical ExplainerHow Proof-of-Work Mining Actually Works: From Hash Puzzles to Block Rewards

A beginner-friendly explanation of SHA-256 mining, difficulty adjustment, and why Bitcoin uses more electricity than so…

Technical ExplainerMerkle Trees: The Data Structure That Makes Blockchains Possible

How hash trees enable efficient verification of massive datasets, from Bitcoin's SPV to Ethereum's state tries and beyo…

Pertanyaan yang Sering Diajukan

- Apa itu whitepaper Bitcoin?

- Whitepaper Bitcoin berjudul 'Bitcoin: A Peer-to-Peer Electronic Cash System' diterbitkan pada tahun 2008 oleh Satoshi Nakamoto. Dokumen ini memperkenalkan konsep mata uang digital terdesentralisasi menggunakan teknologi blockchain dan konsensus proof-of-work.

- Siapa yang menulis whitepaper Bitcoin?

- Whitepaper Bitcoin ditulis oleh Satoshi Nakamoto, seorang individu atau kelompok dengan nama samaran. Identitas asli mereka hingga kini masih belum diketahui.

- Kapan whitepaper Bitcoin diterbitkan?

- Whitepaper Bitcoin diterbitkan pada 31 Oktober 2008 dan disebarkan melalui mailing list kriptografi di metzdowd.com.

- Apa inovasi teknis inti Bitcoin?

- Inovasi inti Bitcoin adalah blockchain — sebuah buku besar terdistribusi yang hanya bisa ditambah (append-only), di mana transaksi dikelompokkan ke dalam blok-blok yang saling terhubung melalui hash kriptografi. Dikombinasikan dengan proof-of-work, hal ini memecahkan masalah double-spending tanpa memerlukan pihak ketiga yang tepercaya.

- Bagaimana cara kerja konsensus proof-of-work Bitcoin?

- Para miner bersaing untuk menemukan nonce yang menghasilkan hash blok di bawah tingkat kesulitan target. Yang pertama memecahkan teka-teki tersebut menyiarkan bloknya; node lain memverifikasi dan menerimanya. Tingkat kesulitan disesuaikan setiap 2.016 blok (~2 minggu) untuk mempertahankan interval blok sekitar 10 menit.

- Apa model pasokan Bitcoin?

- Bitcoin memiliki batas keras 21 juta koin. Hadiah blok dimulai dari 50 BTC dan berkurang separuhnya setiap sekitar 210.000 blok (~4 tahun). Bitcoin terakhir diperkirakan akan ditambang sekitar tahun 2140.

- Apa kegunaan utama Bitcoin?

- Bitcoin digunakan sebagai penyimpan nilai (sering disebut 'emas digital'), sistem pembayaran peer-to-peer, lindung nilai terhadap inflasi, dan lapisan penyelesaian untuk transaksi keuangan berskala besar. Lightning Network memperluas kemampuannya untuk micropayment.

- Masalah apa yang dipecahkan Bitcoin?

- Bitcoin memecahkan masalah double-spending untuk mata uang digital tanpa bergantung pada otoritas pusat. Sebelum Bitcoin, uang digital membutuhkan perantara tepercaya (seperti bank) untuk mencegah dana yang sama dibelanjakan dua kali.

- Bagaimana cara kerja model keamanan Bitcoin?

- Keamanan Bitcoin bergantung pada asumsi bahwa miner jujur mengendalikan lebih dari 50% hash power jaringan. Seorang penyerang membutuhkan mayoritas hash rate untuk menulis ulang riwayat transaksi, yang menjadi semakin sulit secara eksponensial seiring bertambahnya konfirmasi.

- Bagaimana kondisi ekosistem Bitcoin saat ini?

- Bitcoin adalah mata uang kripto terbesar berdasarkan kapitalisasi pasar. Ekosistemnya mencakup Lightning Network untuk pembayaran cepat, Ordinals dan token BRC-20 untuk aset on-chain, solusi penyimpanan institusional, dan ETF Bitcoin spot yang telah disetujui di berbagai yurisdiksi.