Chainlink: Jaringan Oracle Terdesentralisasi

Abstrak

Dalam whitepaper ini, kami mengartikulasikan visi evolusi Chainlink melampaui konsep awalnya dalam whitepaper Chainlink asli. Kami meramalkan peran yang semakin luas untuk jaringan oracle, yang mana jaringan tersebut melengkapi dan meningkatkan blockchain yang sudah ada dan yang baru dengan menyediakan layanan yang cepat, andal, dan konektivitas universal yang menjaga kerahasiaan dan komputasi off-chain untuk smart contractdtk. Landasan rencana kami adalah apa yang kami sebut Jaringan Oracle Terdesentralisasi, atau DONs singkatnya. DON adalah jaringan yang dikelola oleh komite Chainlink node. Ini mendukung berbagai fungsi oracle yang tidak terbatas yang dipilih penyebaran oleh panitia. Dengan demikian, DON bertindak sebagai lapisan abstraksi yang kuat, menawarkan antarmuka untuk smart contracts ke sumber daya off-chain yang luas dan sangat sumber daya komputasi off-chain yang efisien namun terdesentralisasi dalam DON itu sendiri. Dengan DONs sebagai batu loncatan, Chainlink berencana untuk fokus pada kemajuan dalam tujuh bidang utama: • Hybrid smart contracts: Menawarkan kerangka kerja umum yang kuat untuk meningkatkan kemampuan smart contract yang ada dengan menyusun on-chain secara aman dan sumber daya komputasi off-chain menjadi apa yang kami sebut hybrid smart contracts. • Mengabstraksi kompleksitas: Menghadirkan pengembang dan pengguna dengan sederhana fungsionalitas menghilangkan kebutuhan untuk memahami hal-hal mendasar yang kompleks protokol dan batasan sistem. • Penskalaan: Memastikan bahwa layanan oracle mencapai latensi dan throughput dituntut oleh sistem desentralisasi yang berkinerja tinggi. • Kerahasiaan: Memungkinkan sistem generasi berikutnya yang menggabungkan blockchains' transparansi bawaan dengan perlindungan kerahasiaan baru yang kuat untuk sensitif data. • Kewajaran pesanan untuk transaksi: Mendukung pengurutan transaksi dengan berbagai cara yang adil bagi pengguna akhir dan mencegah serangan front-running dan lainnya bot dan penambang eksploitatif. • Minimalkan kepercayaan: Menciptakan lapisan dukungan yang sangat dapat dipercaya smart contracts dan sistem lain yang bergantung pada oracle melalui desentralisasi, penahan yang kuat pada blockchains dengan keamanan tinggi, kriptografi teknik, dan jaminan kriptoekonomi. • Keamanan berbasis insentif (kriptoekonomi): Merancang secara ketat dan menerapkan mekanisme yang kuat untuk memastikan node di DONs memiliki insentif ekonomi yang kuat untuk berperilaku andal dan benar, bahkan dalam menghadapi musuh yang mempunyai sumber daya yang baik. Kami menyajikan inovasi awal dan berkelanjutan dari komunitas Chainlink di masing-masing bidang tersebut, memberikan gambaran mengenai perluasan dan peningkatannya kemampuan canggih yang direncanakan untuk jaringan Chainlink.

Perkenalan

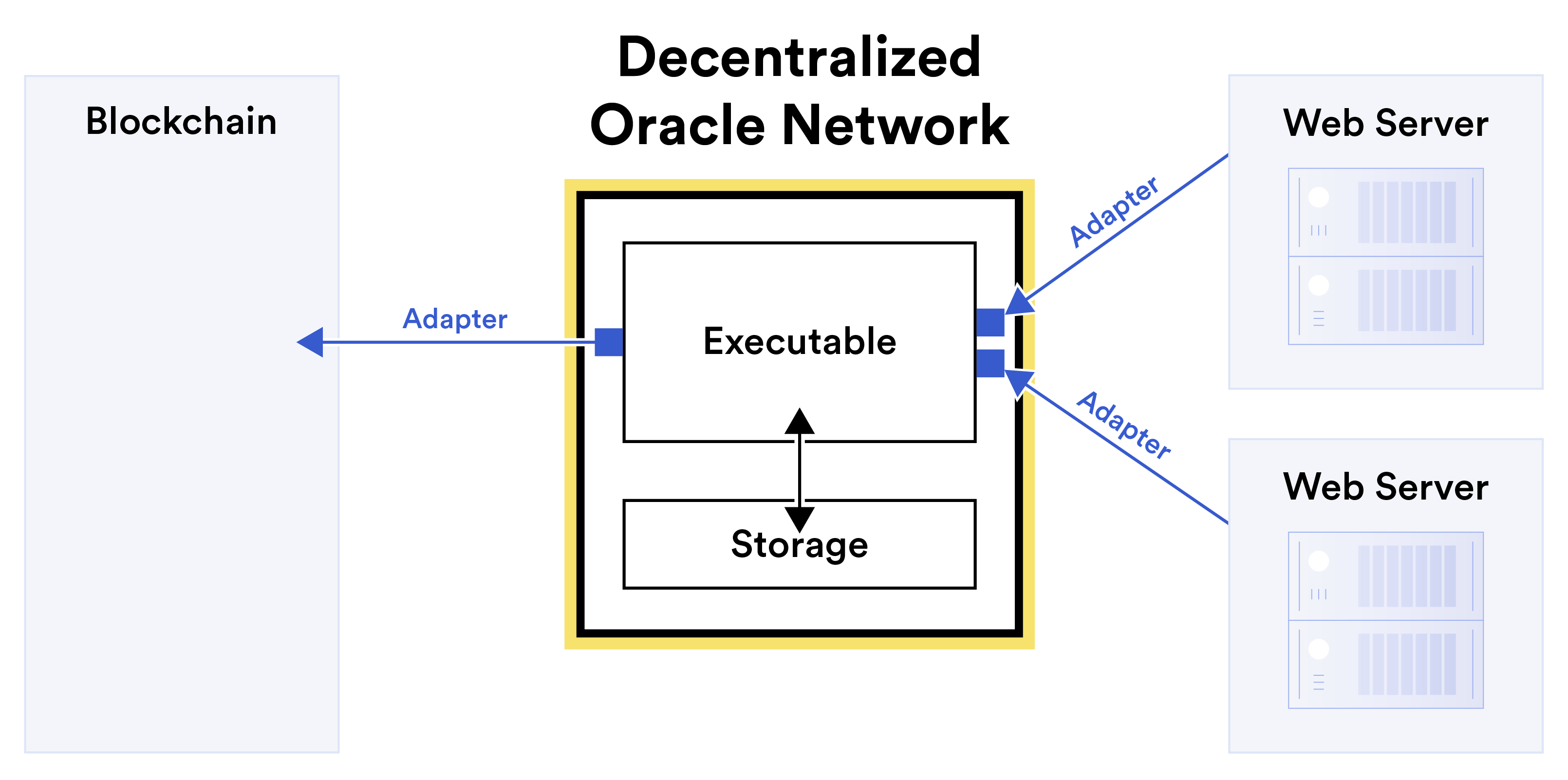

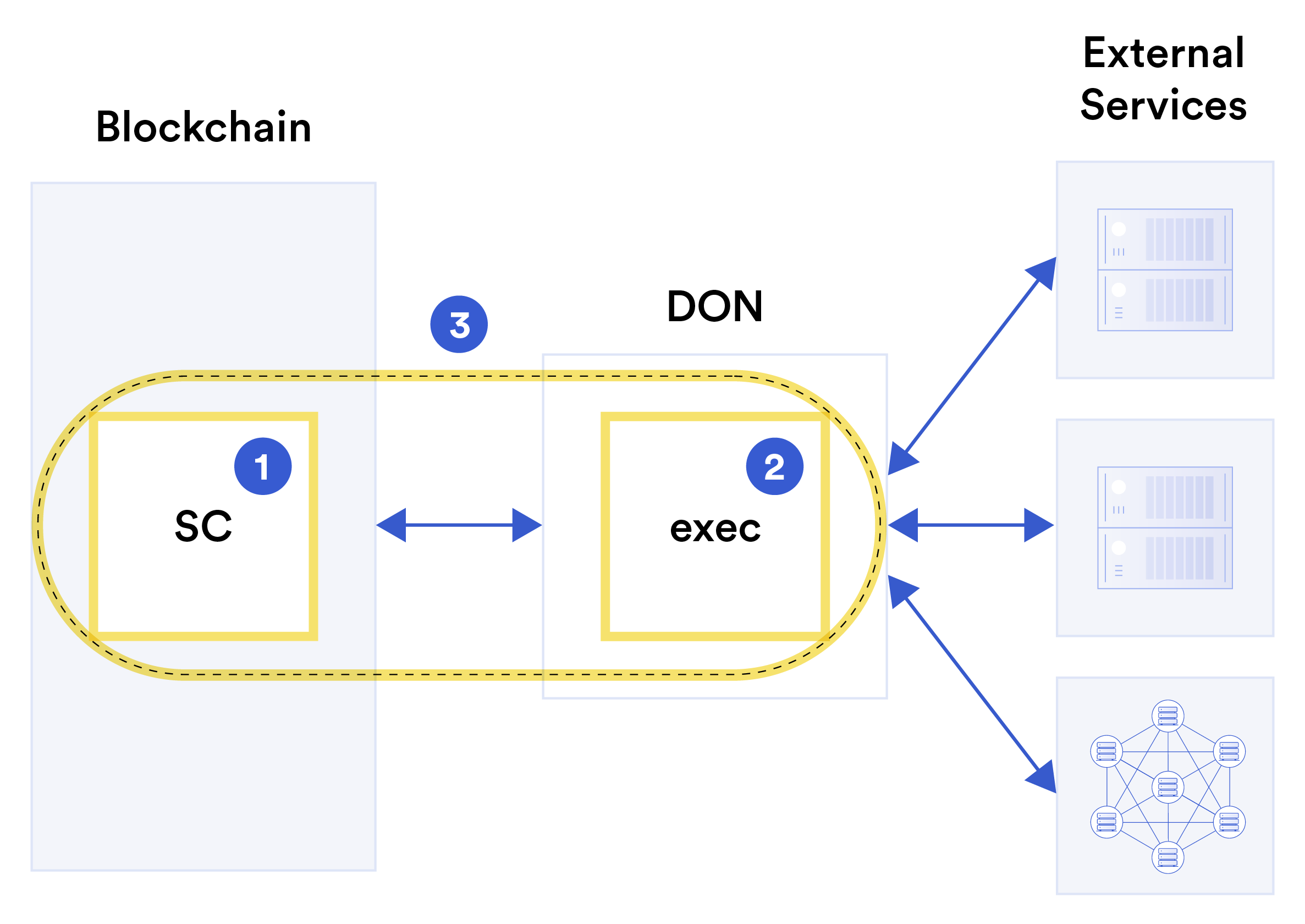

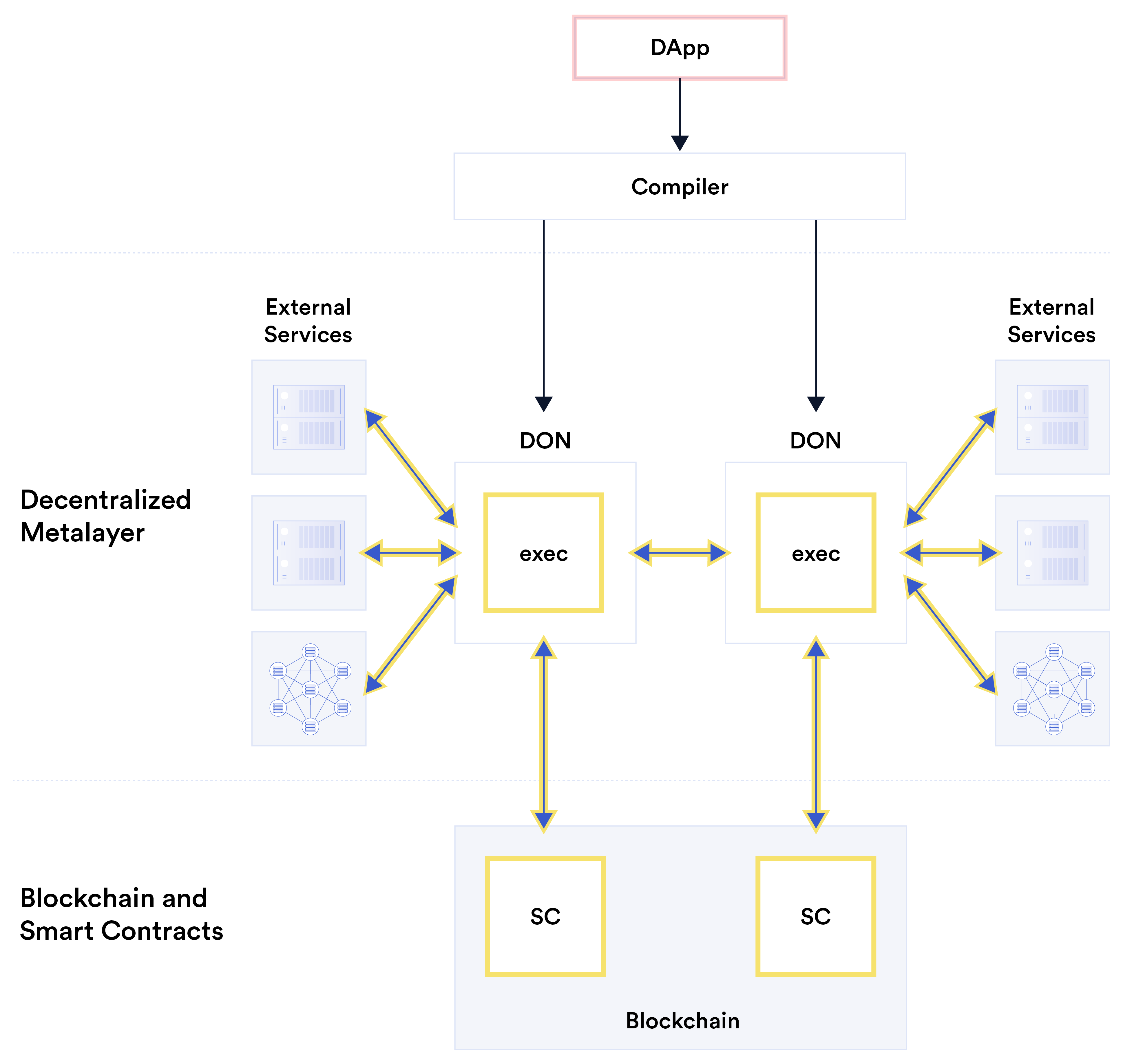

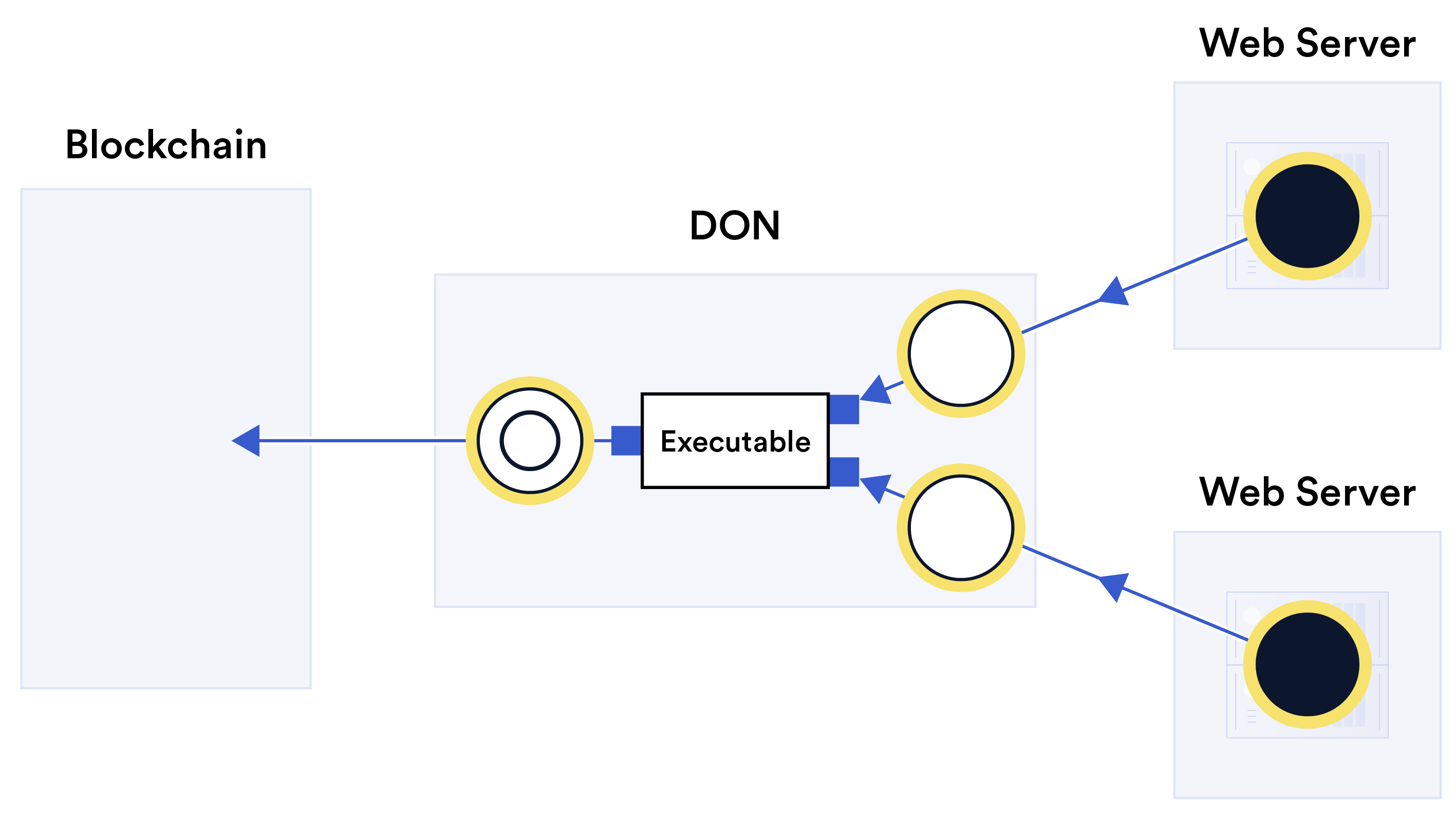

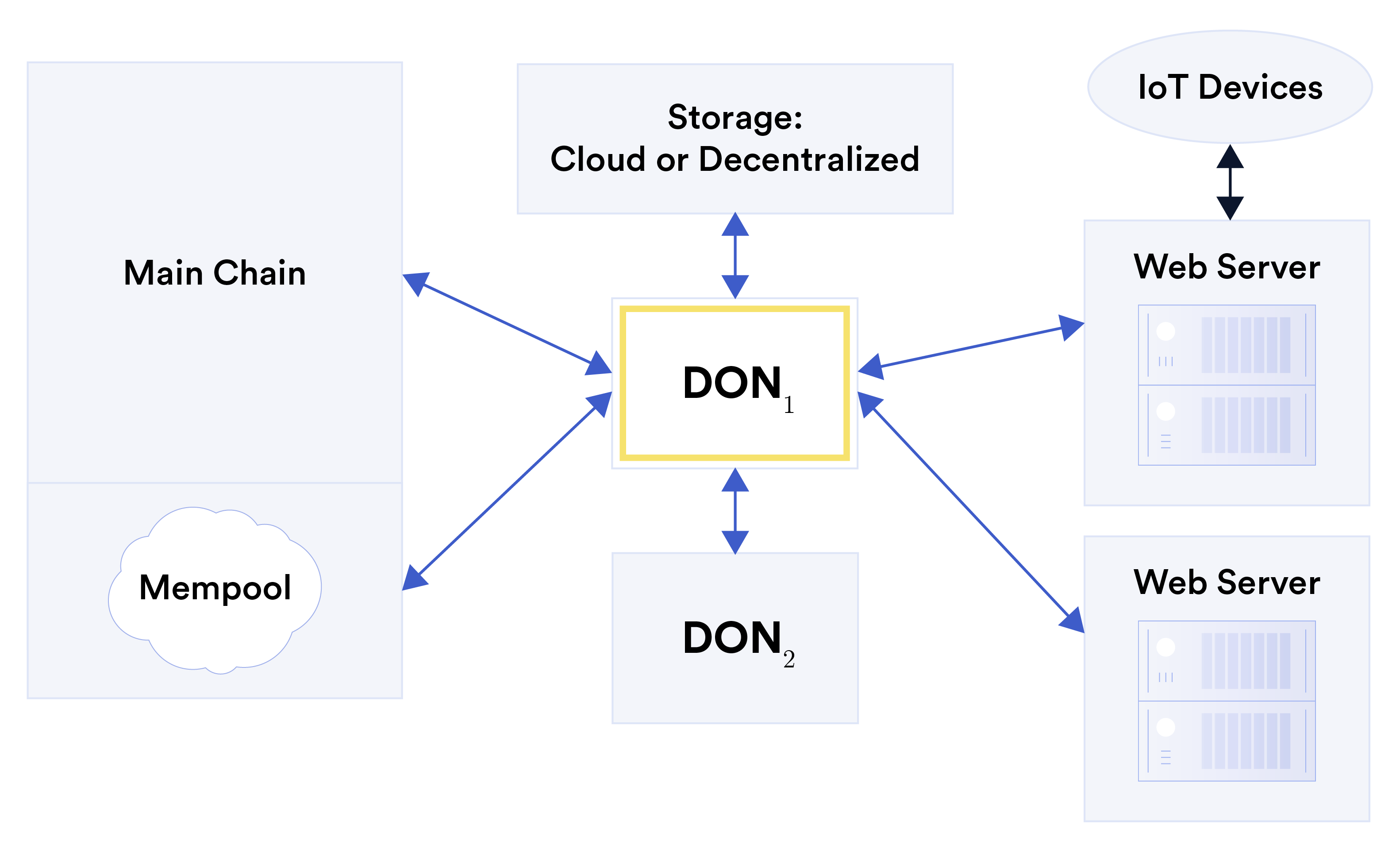

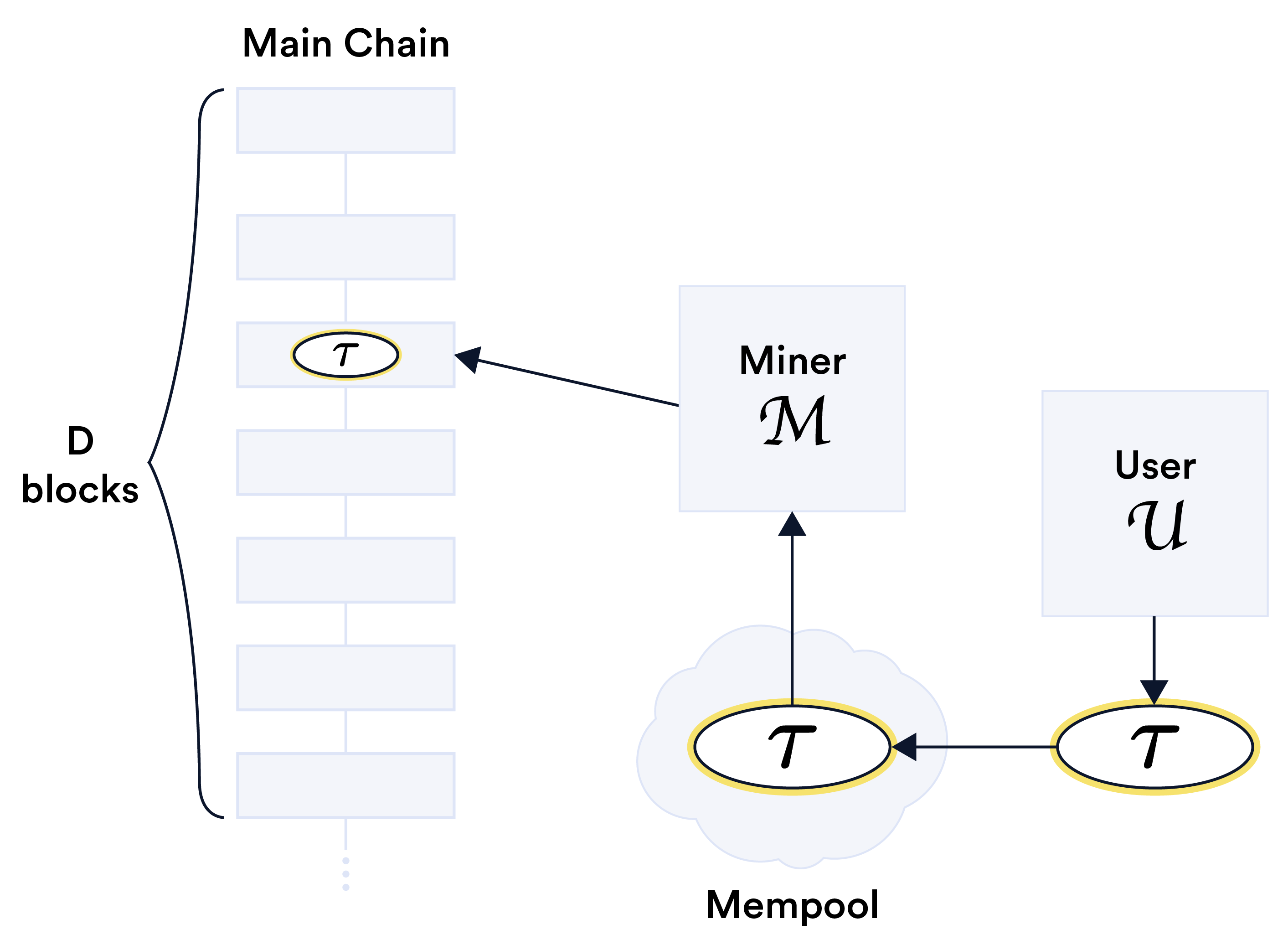

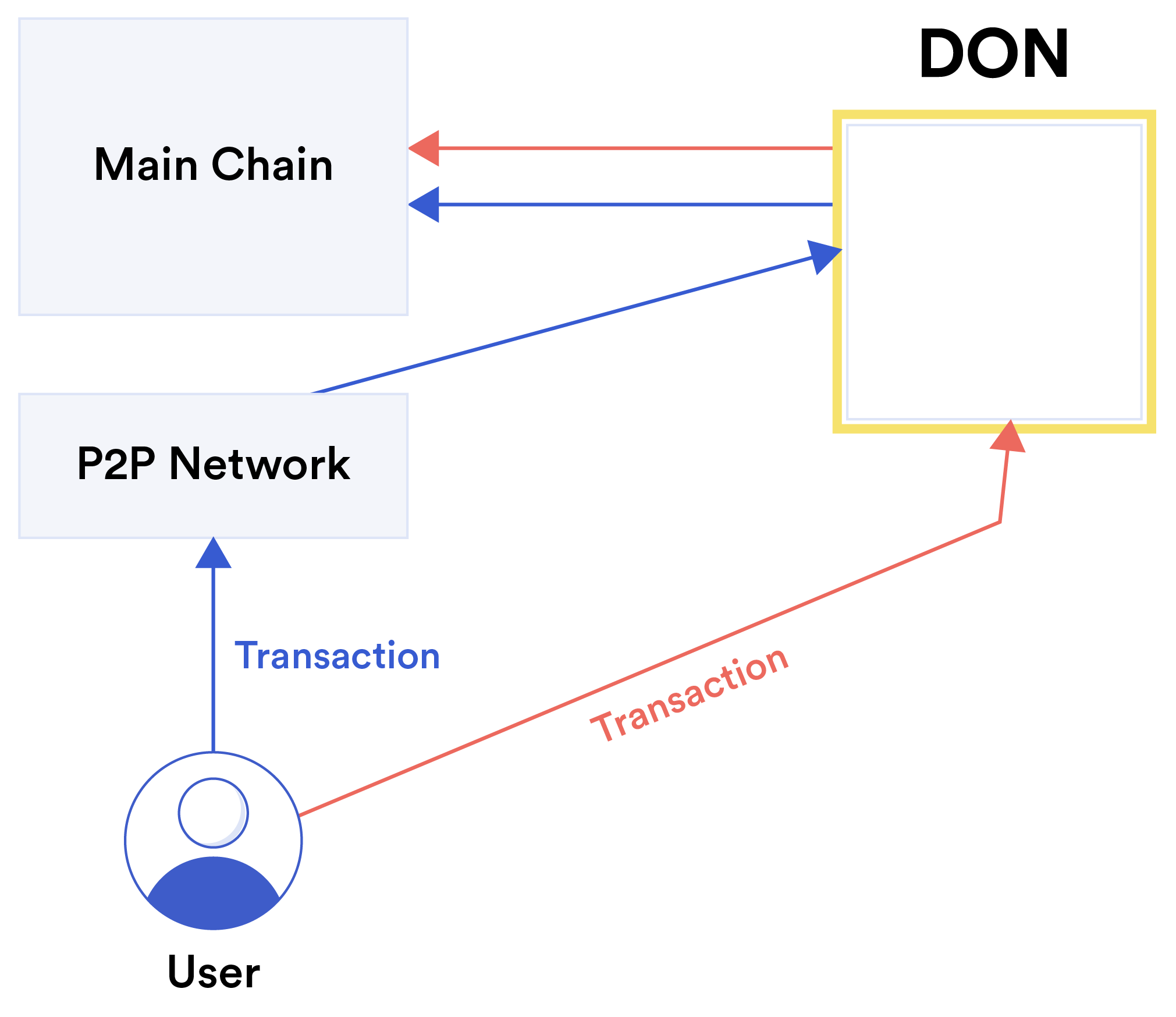

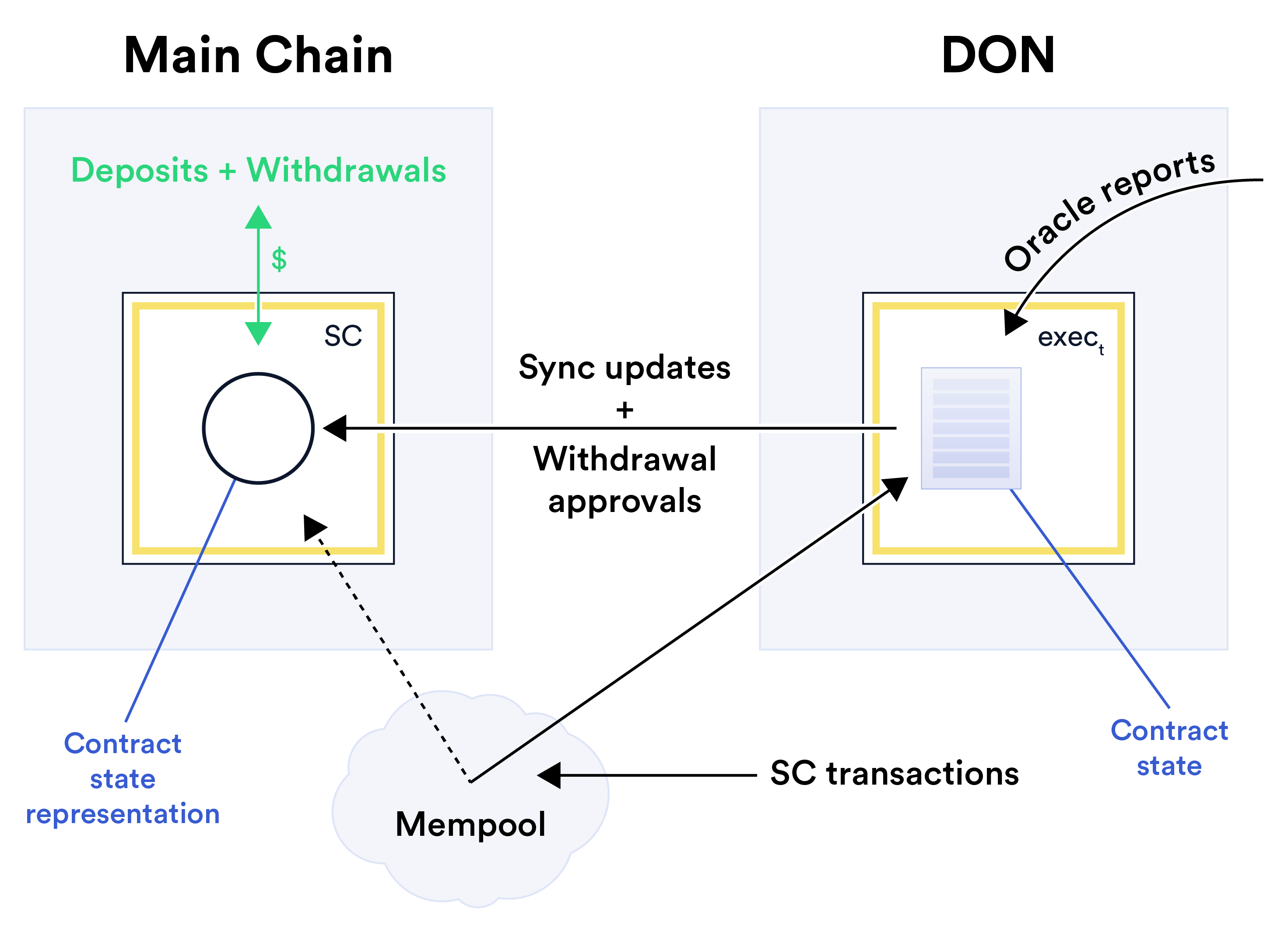

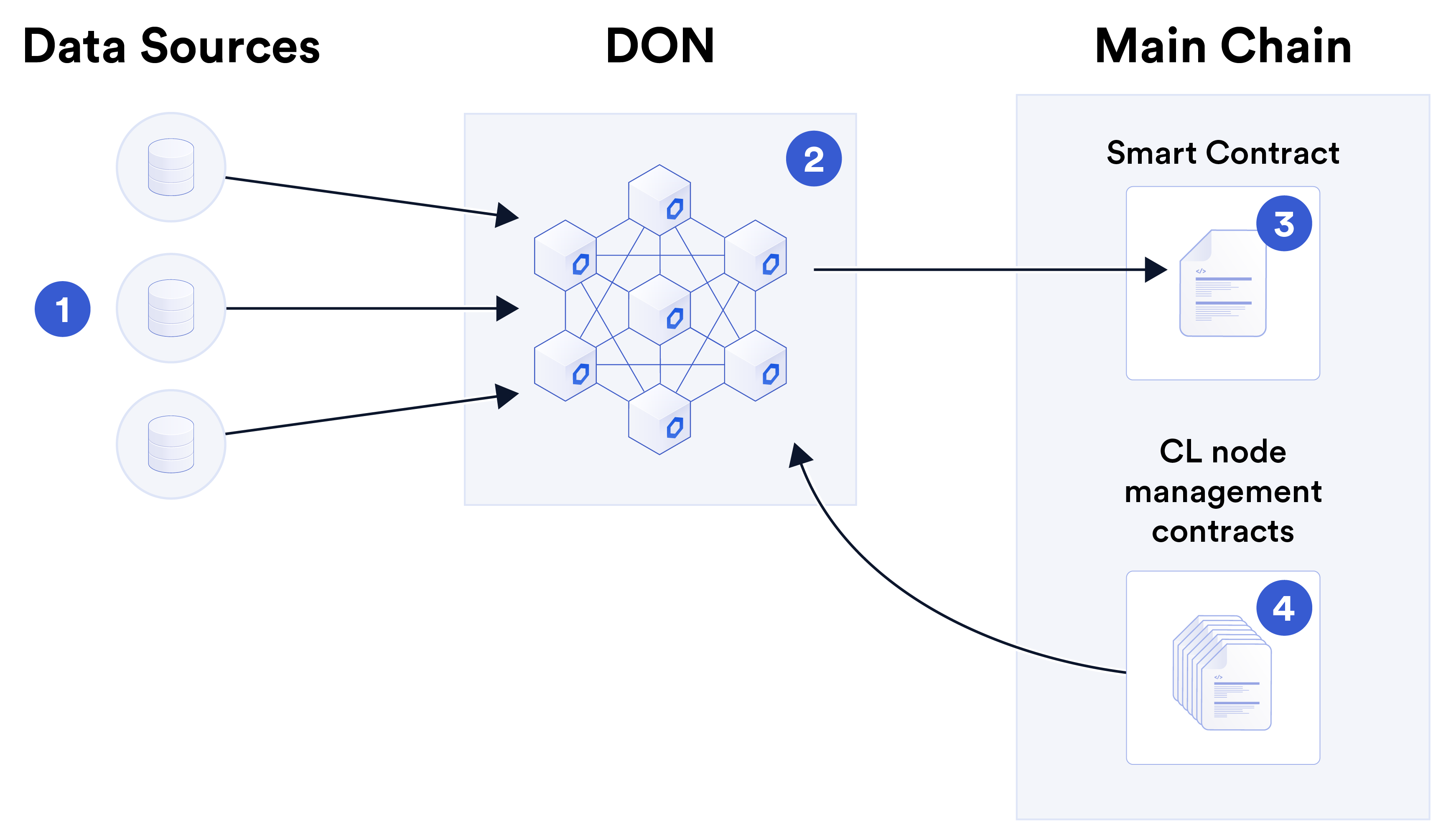

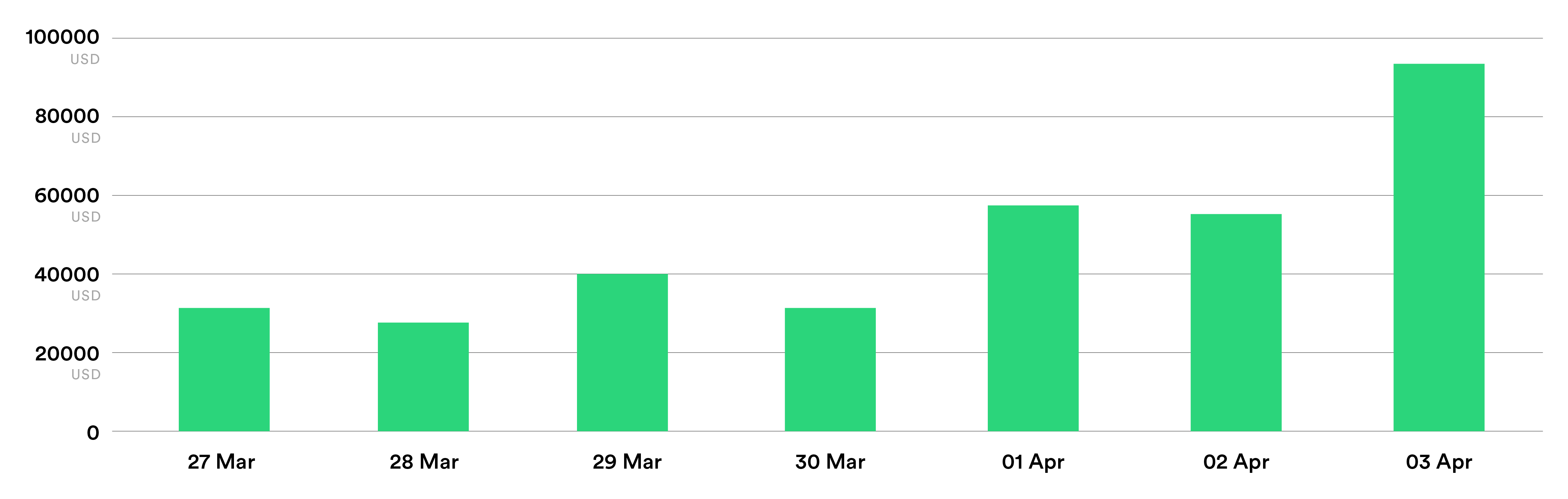

Blockchain oracles saat ini sering dipandang sebagai layanan terdesentralisasi dengan satu tujuan: untuk meneruskan data dari sumber daya off-chain ke blockchains. Namun ini adalah langkah singkat, mulai dari meneruskan data hingga menghitungnya, menyimpannya, atau mengirimkannya secara dua arah. Pengamatan ini membenarkan gagasan yang lebih luas tentang fungsi oracles. Begitu juga memenuhi kebutuhan layanan smart contracts yang semakin meningkat dan semakin beragam teknologi yang mengandalkan jaringan oracle. Singkatnya, oracle bisa dan perlu menjadi antarmuka dengan tujuan umum, dua arah, dan mendukung komputasi antara dan di antara sistem onchain dan off-chain. Peran Oracles dalam ekosistem blockchain adalah untuk meningkatkan kinerja, fungsionalitas, dan interoperabilitas smart contracts sehingga bisa membawa model kepercayaan dan transparansi baru ke berbagai industri. Transformasi ini akan terjadi melalui perluasan penggunaan smart contract hibrida, yang dapat digabungkan properti khusus blockchains dengan kemampuan unik sistem off-chain seperti oracle jaringan dan dengan demikian mencapai jangkauan dan kekuatan yang jauh lebih besar daripada sistem on-chain dalam isolasi. Dalam whitepaper ini, kami mengartikulasikan visi untuk apa yang kami sebut Chainlink 2.0, sebuah evolusi dari Chainlink melampaui konsepsi awalnya dalam whitepaper Chainlink asli [98]. Kami memperkirakan peran jaringan oracle akan semakin besar, salah satunya adalah mereka melengkapi dan menyempurnakan blockchain yang sudah ada dan yang baru dengan menyediakan konektivitas dan komputasi universal yang cepat, andal, dan menjaga kerahasiaan untuk perangkat hybrid smart contracts. Kami percaya bahwa jaringan oracle bahkan akan berkembang menjadi utilitas untuk mengekspor data tingkat blockchain berintegritas tinggi ke sistem di luar blockchain ekosistem. Saat ini, Chainlink node yang dijalankan oleh beragam entitas berkumpul di oracle jaringan untuk menyampaikan data ke smart contracts dalam apa yang dikenal sebagai laporan. Kita bisa melihatnya oracle node sebagai komite serupa dengan konsensus klasik blockchain [72], namun dengan tujuan mendukung blockchain yang sudah ada, dibandingkan menyediakan fungsionalitas yang berdiri sendiri. Dengan fungsi acak yang dapat diverifikasi (VRF) dan Pelaporan Off-Chain (OCR), Chainlink telah berkembang menuju kerangka kerja dan infrastruktur tujuan umum untuk menyediakan sumber daya komputasi yang smart contracts butuhkan untuk fungsionalitas tingkat lanjut. Landasan rencana kami untuk Chainlink 2.0 adalah apa yang kami sebut Oracle Terdesentralisasi Jaringan, atau disingkat DONs. Sejak kami memperkenalkan istilah “oracle jaringan” di whitepaper Chainlink asli [98], oracles telah mengembangkan fungsionalitas yang lebih kaya dan luasnya aplikasi. Dalam makalah ini, kami menawarkan definisi baru tentang istilah menurut untuk visi masa depan kami untuk ekosistem Chainlink. Dalam tampilan ini, DON adalah jaringan dikelola oleh komite yang terdiri dari Chainlink node. Berakar pada protokol konsensus, itu mendukung berbagai fungsi oracle yang tidak terbatas yang dipilih untuk diterapkan oleh panitia. Dengan demikian, DON bertindak sebagai lapisan abstraksi blockchain, menyediakan antarmuka ke sumber daya off-chain untuk smart contracts dan sistem lainnya. Ini juga menyediakan akses ke sumber daya komputasi off-chain yang sangat efisien namun terdesentralisasi. Secara umum, a DON mendukung operasi pada rantai utama. Tujuannya adalah untuk memungkinkan keamanan dan fleksibilitasble hybrid smart contracts, yang menggabungkan komputasi on-chain dan off-chain dengan koneksi ke sumber daya eksternal. Kami menekankan bahwa bahkan dengan penggunaan komite di DONs, Chainlink itu sendiri pada dasarnya tetap tanpa izin. DONs bertindak sebagai fondasi tanpa izin kerangka kerja di mana node dapat bersatu untuk mengimplementasikan jaringan oracle khusus rezim mereka sendiri untuk penyertaan node, yang mungkin diizinkan atau tanpa izin. Dengan DONs sebagai landasan, kami berencana untuk fokus pada Chainlink 2.0 pada kemajuan dalam tujuh area utama: hybrid smart contracts, mengabstraksikan kompleksitas, penskalaan, kerahasiaan, keadilan pesanan untuk transaksi, minimalisasi kepercayaan, dan keamanan berbasis insentif (kriptoekonomi). Dalam pengantar makalah ini, kami menyajikan gambaran umum tentang Desentralisasi Oracle Networks di Bagian 1.1 dan tujuh bidang inovasi utama kami di Bagian 1.2. Kami menjelaskan organisasi sisa makalah ini di Bagian 1.3. 1.1 Jaringan Oracle Terdesentralisasi Jaringan Oracle Terdesentralisasi dirancang untuk meningkatkan dan memperluas kemampuan dari smart contracts pada target blockchain atau rantai utama melalui fungsi yang tidak tersedia secara asli. Mereka melakukannya dengan menyediakan tiga sumber daya dasar yang terdapat di dalamnya sistem komputasi: jaringan, penyimpanan, dan komputasi. DON bertujuan untuk menawarkan sumber daya ini dengan sifat kerahasiaan, integritas, dan ketersediaan yang kuat,1 seperti serta akuntabilitas. DONs dibentuk oleh komite oracle node yang bekerja sama untuk memenuhi tujuan tertentu pekerjaan atau memilih untuk menjalin hubungan jangka panjang untuk memberikan layanan yang gigih kepada klien. DON dirancang dengan cara blockchain-agnostik. Mereka berjanji untuk melayani sebagai alat yang kuat dan fleksibel bagi pengembang aplikasi untuk menciptakan dukungan off-chain smart contracts mereka di rantai utama mana pun yang didukung. Dua jenis fungsi mewujudkan kemampuan DON: executable dan adaptor. Executable adalah program yang berjalan terus menerus dan terdesentralisasi di DON. Meskipun mereka tidak secara langsung menyimpan aset rantai utama, mereka memiliki manfaat penting, termasuk kinerja tinggi dan kemampuan untuk melakukan aktivitas rahasia. komputasi. Executable berjalan secara mandiri pada DON dan bekerja secara deterministik operasi. Mereka bekerja sama dengan adaptor yang menghubungkan DON ke sumber daya eksternal dan dapat dipanggil oleh executable. Adaptor, seperti yang kami bayangkan untuk DONs, adalah a generalisasi adaptor eksternal di Chainlink hari ini. Sementara adaptor yang ada biasanya hanya mengambil data dari sumber data, adaptor dapat beroperasi dua arah; di DONs, mereka juga dapat memanfaatkan komputasi gabungan sebanyak DON node untuk mencapai fitur tambahan, seperti mengenkripsi laporan untuk konsumsi yang menjaga privasi sebuah yang dapat dieksekusi. Untuk memberikan gambaran tentang operasi dasar DON, Gambar 1 menunjukkan secara konseptual bagaimana a DON mungkin digunakan untuk mengirim laporan ke blockchain dan dengan demikian mencapai fungsionalitas oracle tradisional yang sudah ada. DONs dapat memberikan banyak fitur tambahan, namun lebih dari itu 1 “Tiga serangkai CIA” dalam keamanan informasi [123, hal. 26, §2.3.5].jaringan Chainlink yang ada. Misalnya, dalam struktur umum Gambar 1, yang dapat dieksekusi dapat merekam data harga aset yang diambil di DON, menggunakan data tersebut untuk menghitung, misalnya, rata-rata tambahan untuk laporannya. Gambar 1: Gambar konseptual yang menunjukkan contoh bagaimana Jaringan Oracle Terdesentralisasi dapat mewujudkan fungsionalitas dasar oracle, yaitu menyampaikan data off-chain ke kontrak. Sebuah executable menggunakan adaptor untuk mengambil data off-chain, yang digunakan untuk menghitung, mengirimkan output melalui adaptor lain ke target blockchain. (Adaptor dimulai dengan kode di DON, diwakili oleh kotak kecil berwarna biru; panah menunjukkan arah aliran data untuk ini contoh tertentu.) Eksekusi juga dapat membaca dan menulis ke DON lokal penyimpanan untuk menjaga status dan/atau berkomunikasi dengan executable lainnya. Jaringan, komputasi, dan penyimpanan yang fleksibel dalam DONs, semuanya terwakili di sini, memungkinkan sejumlah hal baru aplikasi. Manfaat utama DON adalah kemampuannya untuk mem-bootstrap layanan blockchain baru. DONs adalah sarana dimana jaringan oracle yang ada dapat dengan cepat menjalankan aplikasi layanan yang saat ini memerlukan penciptaan jaringan yang dibangun khusus. Kami memberikan beberapa contoh penerapan tersebut di Bagian 4. Di Bagian 3, kami memberikan detail selengkapnya tentang DONs, yang menjelaskan kemampuannya dari segi antarmuka yang mereka hadirkan untuk pengembang dan pengguna. 1.2 Tujuh Tujuan Desain Utama Di sini kami meninjau secara singkat tujuh fokus utama evolusi yang disebutkan di atas Chainlink, yaitu:Hibrida smart contracts: Inti dari visi kami untuk Chainlink adalah gagasan tentang keamanan menggabungkan komponen on-chain dan off-chain dalam smart contracts. Kami mengacu pada kontrak mewujudkan ide ini sebagai smart contracts hybrid atau kontrak hybrid.2 Blockchain sedang dan akan terus memainkan dua peran penting dalam layanan terdesentralisasi ekosistem: Keduanya merupakan lokasi di mana kepemilikan mata uang kripto terwakili dan landasan yang kuat untuk layanan yang terdesentralisasi. Oleh karena itu, kontrak pintar harus direpresentasikan atau dieksekusi secara berantai, namun kemampuan on-chainnya sangat terbatas. Murni kode kontrak on-chain lambat, mahal, dan sempit, tidak dapat mengambil manfaat dari dunia nyata data dan berbagai fungsi yang secara inheren tidak dapat dicapai dalam rantai, termasuk berbagai bentuk komputasi rahasia, pembuatan keacakan (semu) yang aman terhadap manipulasi penambang / validator, dll. Oleh karena itu, agar smart contracts dapat mewujudkan potensi penuhnya, diperlukan smart contracts untuk dirancang dengan dua bagian: bagian on-chain (yang biasanya kami tunjukkan dengan SC) dan bagian off-chain, yang dapat dieksekusi berjalan pada DON (yang biasanya kami nyatakan dengan eksekutif). Tujuannya adalah untuk mencapai komposisi fungsionalitas on-chain yang aman dengan banyaknya layanan off-chain yang ingin disediakan oleh DONs. Bersama-sama, dua bagian membuat kontrak hibrida. Kami menyajikan ide tersebut secara konseptual pada Gambar 2. Hari ini, Chainlink layanan3 seperti data feed dan VRF diaktifkan jika tidak dapat dicapai smart contract aplikasi, mulai dari DeFi hingga NFT yang dihasilkan secara wajar hingga asuransi yang terdesentralisasi, sebagai langkah pertama menuju kerangka kerja yang lebih umum. Sebagai layanan Chainlink berkembang dan tumbuh lebih berkinerja sesuai dengan visi kami dalam whitepaper ini akankah kekuatan smart contract sistem di seluruh blockchains. Enam fokus utama kami yang lain dalam whitepaper ini dapat dipandang sebagai tindakan dalam layanan yang pertama, mencakup salah satu kontrak hibrida. Fokus ini melibatkan penghapusan yang terlihat kompleksitas dari kontrak hibrid, menciptakan layanan off-chain tambahan yang memungkinkan pembangunan kontrak hibrida yang semakin mumpuni, dan, dalam kasus minimalisasi kepercayaan, memperkuat properti keamanan yang dicapai oleh kontrak hibrida. Kami meninggalkan ide itu kontrak hibrida tersirat di sebagian besar makalah ini, namun kombinasi apa pun darinya Logika MAINCHAIN dengan DON dapat dipandang sebagai kontrak hibrid. Mengabstraksi kompleksitas: DONs dirancang untuk memanfaatkan desentralisasi sistem mudah bagi pengembang dan pengguna dengan mengabstraksikan mesin yang seringkali rumit di balik rangkaian layanan DONs yang kuat dan fleksibel. Layanan Chainlink yang ada sudah memiliki fitur ini. Misalnya, data feed di Chainlink saat ini menyajikan antarmuka onchain yang tidak mengharuskan pengembang untuk memikirkan detail tingkat protokol, seperti cara OCR menerapkan pelaporan konsensus di antara sejumlah perusahaan. 2Ide komposisi kontrak on-chain / off-chain telah muncul sebelumnya dalam berbagai kendala bentuk, misalnya, sistem lapisan-2, blockchains [80] berbasis TEE, dll. Tujuan kami adalah untuk mendukung dan menggeneralisasi pendekatan ini dan memastikan bahwa pendekatan tersebut dapat mencakup akses data off-chain dan oracle penting lainnya layanan. Layanan 3Chainlink terdiri dari berbagai layanan dan fungsi terdesentralisasi yang tersedia melalui jaringan. Mereka ditawarkan oleh banyak operator node yang terdiri dari berbagai jaringan oracle di seluruh ekosistem.Gambar 2: Gambar konseptual yang menggambarkan komposisi kontrak on-chain / off-chain. SEBUAH hybrid smart contract 3⃝terdiri dari dua komponen yang saling melengkapi: on-chain komponen SC 1⃝, berada di blockchain, dan komponen off-chain exec 2⃝yang dijalankan pada DON. DON juga berfungsi sebagai jembatan antara kedua komponen seperti menghubungkan kontrak hybrid dengan sumber daya off-chain seperti layanan web, dan lainnya blockchains, penyimpanan terdesentralisasi, dll. kumpulan node yang terdesentralisasi. DONs melangkah lebih jauh dalam arti memperluas berbagai layanan yang Chainlink dapat menawarkan lapisan abstraksi kepada pengembang menyertai antarmuka yang disederhanakan untuk layanan tingkat tinggi. Kami menyajikan beberapa contoh penerapan di Bagian 4 yang menyoroti pendekatan ini. Kami membayangkan perusahaan, misalnya, menggunakan DONs sebagai bentuk middleware yang aman untuk sambungkan sistem lama mereka ke blockchains. (Lihat Bagian 4.2.) Penggunaan DON ini menghilangkan kompleksitas dinamika blockchain secara umum (biaya, pengaturan ulang, dll.). Itu juga mengabstraksi fitur-fitur blockchain tertentu, sehingga memungkinkan perusahaan untuk menghubungkan sistem mereka yang ada ke rangkaian sistem blockchain yang semakin luas tanpa kebutuhan akan keahlian khusus dalam sistem ini atau, yang lebih umum, dalam pengembangan sistem yang terdesentralisasi. Pada akhirnya, ambisi kami adalah untuk mendorong tingkat abstraksi yang dicapai oleh Chainlink sampai pada penerapan apa yang kami sebut sebagai lapisan meta terdesentralisasi. Lapisan seperti itu akan mengabstraksikan perbedaan on-chain / off-chain untuk semua kelas pengembang dan pengguna DApps, memungkinkan pembuatan dan penggunaan layanan terdesentralisasi dengan lancar.Untuk menyederhanakan proses pengembangan, pengembang dapat menentukan fungsionalitas DApp di metalayer sebagai aplikasi virtual dalam model mesin terpadu. Mereka bisa kemudian gunakan kompiler metalayer terdesentralisasi untuk membuat instance DApp secara otomatis sebagai serangkaian fungsi terdesentralisasi yang saling beroperasi yang mencakup blockchains, DONs, dan layanan eksternal. (Salah satu layanan eksternal ini bisa berupa sistem perusahaan, sehingga metalayer berguna untuk aplikasi yang melibatkan sistem perusahaan lama.) Seperti itu kompilasi mirip dengan kompiler modern dan kit pengembangan perangkat lunak (SDK) mendukung pemrogram generalis dalam menggunakan potensi penuh perangkat keras heterogen arsitektur yang terdiri dari CPU tujuan umum dan perangkat keras khusus seperti GPU, akselerator pembelajaran mesin, atau kantong tepercaya. Gambar 3 menyajikan ide ini pada tingkat konseptual. Hybrid smart contracts adalah langkah pertama menuju visi ini dan konsep yang kami sebut kontrak meta. Kontrak meta adalah aplikasi yang dikodekan secara terdesentralisasi metalayer dan secara implisit mencakup logika on-chain (smart contracts), serta komputasi off-chain dan konektivitas antara berbagai blockchains dan off-chain yang ada layanan. Mengingat kebutuhan akan dukungan bahasa dan kompiler, model keamanan baru, dan harmonisasi konseptual dan teknis dari teknologi yang berbeda, namun, realisasinya dari metalayer terdesentralisasi yang sebenarnya adalah tujuan ambisius yang kami cita-citakan dalam jangka panjang cakrawala waktu. Meskipun demikian, ini merupakan model ideal yang berguna untuk diingat saat membaca makalah ini, tidak dirinci di sini, tetapi sesuatu yang kami rencanakan untuk menjadi fokus dalam pekerjaan kami di masa depan Chainlink. Penskalaan: Tujuan yang sangat penting dalam desain kami yang terus berkembang adalah memungkinkan Jaringan Chainlink untuk memenuhi kebutuhan penskalaan ekosistem blockchain yang terus meningkat. Dengan kemacetan jaringan menjadi masalah berulang dalam izin yang ada blockchains [86], desain blockchain yang baru dan lebih berperforma mulai digunakan, misalnya, [103, 120, 203], serta teknologi penskalaan lapisan-2 yang saling melengkapi, misalnya, [5, 12, 121, 141, 169, 186, 187]. Layanan Oracle harus mencapai latensi dan throughput yang memenuhi tuntutan kinerja sistem ini sekaligus meminimalkan biaya on-chain (misalnya, biaya bahan bakar) untuk operator kontrak dan pengguna biasa. Dengan DONs, Chainlink fungsionalitas bertujuan untuk melangkah lebih jauh dan memberikan kinerja yang cukup tinggi untuk sistem berbasis web murni. DONs memperoleh sebagian besar peningkatan kinerjanya dari penggunaan protokol konsensus yang cepat, berbasis komite, atau tanpa izin, yang digabungkan dengan blockchains mereka mendukung. Kami berharap banyak DON dengan konfigurasi berbeda dijalankan secara paralel; DApps yang berbeda dan pengguna dapat menavigasi trade-off dalam pilihan konsensus yang mendasarinya sesuai dengan persyaratan aplikasi mereka. DONs dapat dianggap sebagai teknologi lapisan-2. Kami mengharapkan itu di antara layanan lainnya, DONs akan mendukung Kerangka Eksekusi Transaksi (TEF), yang memfasilitasi integrasi yang efisien dari DONs dan dengan demikian oracles dengan kinerja tinggi lainnya sistem lapisan-2—misalnya, rollups, sistem yang menggabungkan transaksi secara off-chain untuk mencapai peningkatan kinerja. Kami memperkenalkan TEF di Bagian 6.

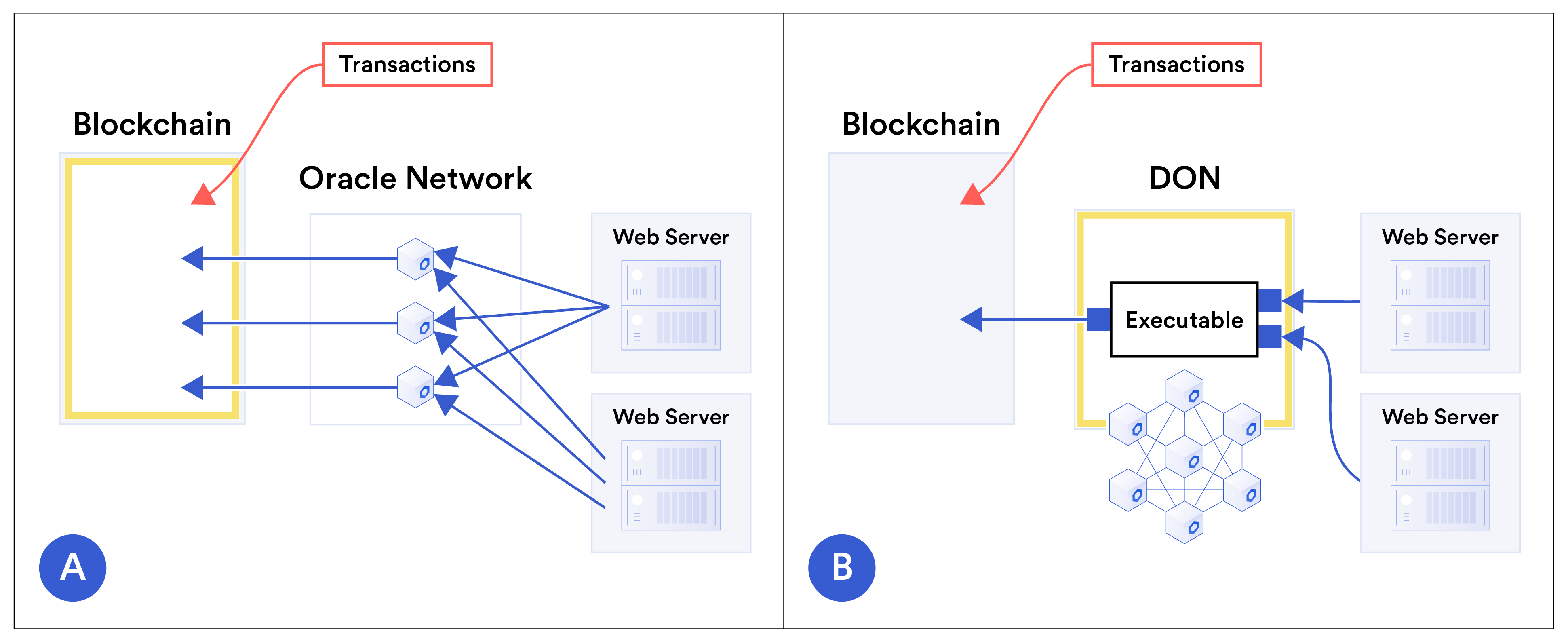

Gambar 3: Gambar konseptual yang menunjukkan realisasi ideal dari lapisan meta yang terdesentralisasi. Untuk kemudahan pengembangan, pengembang menentukan DApp, disorot dalam warna merah muda, sebagai virtual aplikasi dalam model mesin terpadu. Kompiler metalayer terdesentralisasi secara otomatis menghasilkan fungsi interoperasi yang sesuai: smart contracts (dilambangkan oleh SC), logika (dilambangkan dengan exec) pada DONs, adaptor yang terhubung ke layanan eksternal target, dan seterusnya, seperti yang ditunjukkan dalam sorotan kuning. Gambar 4 menunjukkan secara konseptual bagaimana DONs meningkatkan penskalaan blockchain (smart contract) dengan memusatkan transaksi dan oracle-pemrosesan laporan secara off-chain, bukan pada rantai. Pergeseran dalam lokus utama komputasi ini mengurangi latensi transaksi dan biaya sambil meningkatkan throughput transaksi. Kerahasiaan: Blockchain memberikan transparansi yang belum pernah ada sebelumnya untuk smart contracts dan penerapannya. Namun ada ketegangan mendasar antara transparansi dan kerahasiaan. Saat ini, misalnya, pertukaran desentralisasi penggunaGambar 4: Gambar konseptual yang menunjukkan bagaimana Jaringan Oracle Terdesentralisasi meningkatkan penskalaan blockchain yang diaktifkan smart contracts. Gambar A ⃝menunjukkan oracle konvensional arsitektur. Transaksi dikirim langsung ke blockchain, begitu pula laporan oracle. Jadi blockchain yang diberi tanda warna kuning merupakan lokus utama pemrosesan transaksi. Gambar B⃝menunjukkan penggunaan DON untuk mendukung kontrak di blockchain. Sebuah DON transaksi proses yang dapat dieksekusi bersama dengan data dari sistem eksternal dan seterusnya hasil—misalnya, transaksi gabungan atau perubahan status kontrak akibat dampak transaksi—ke blockchain. DON, yang disorot dengan warna kuning, adalah yang utama tempat pemrosesan transaksi. tindakan dicatat secara berantai, sehingga memudahkan untuk memantau perilaku pertukaran, tetapi juga membuat transaksi keuangan pengguna terlihat oleh publik. Demikian pula, data diteruskan ke smart kontrak tetap berantai. Hal ini membuat data tersebut mudah diaudit, namun bertindak sebagai disinsentif bagi penyedia data yang ingin memberikan smart contract dengan informasi sensitif atau data kepemilikan. Kami percaya bahwa jaringan oracle akan memainkan peran penting dalam mengkatalisasi generasi mendatang sistem yang menggabungkan transparansi bawaan blockchains dengan perlindungan kerahasiaan baru. Dalam makalah ini, kami menunjukkan bagaimana mereka akan melakukannya dengan menggunakan tiga pendekatan utama: • Adaptor yang menjaga kerahasiaan: Dua teknologi dengan penerapan terencana di jaringan Chainlink, DECO [234] dan Town Crier [233], aktifkan oracle node untuk mengambil data dari sistem off-chain dengan cara yang melindungi privasi dan data pengguna kerahasiaan. Mereka akan memainkan peran penting dalam desain adaptor untuk DONs. (Lihat Bagian 3.6.2 untuk rincian mengenai kedua teknologi ini.) • Perhitungan rahasia: DONs dapat dengan mudah menyembunyikan perhitungannya agar tidak mengandalkan blockchains. Menggunakan komputasi multi-pihak yang aman dan/atau lingkungan eksekusi tepercaya, kerahasiaan yang lebih kuat juga dimungkinkan di mana DON node menghitung data yang tidak dapat mereka lihat sendiri.

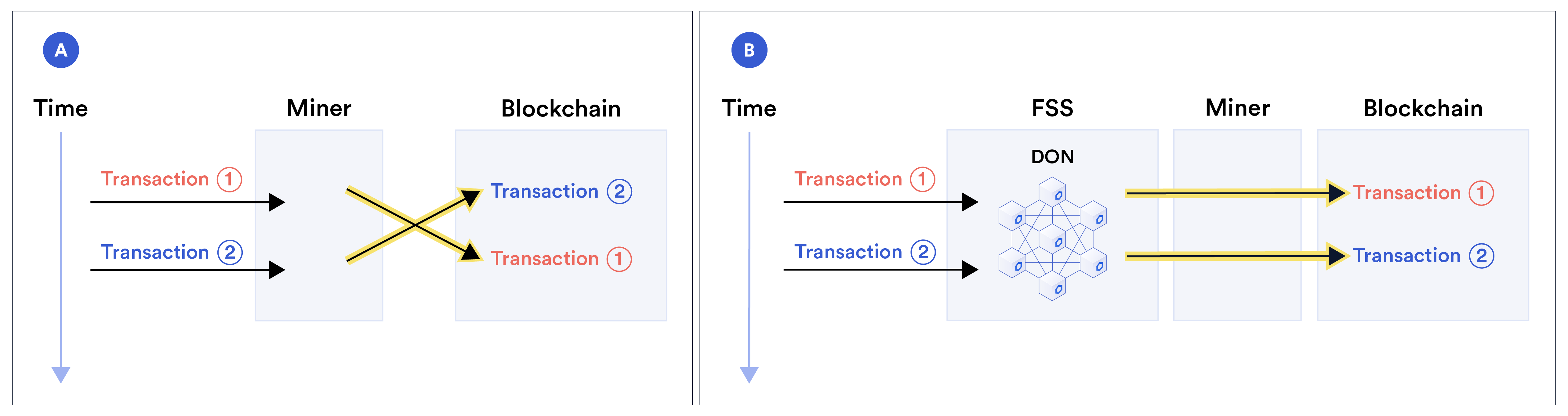

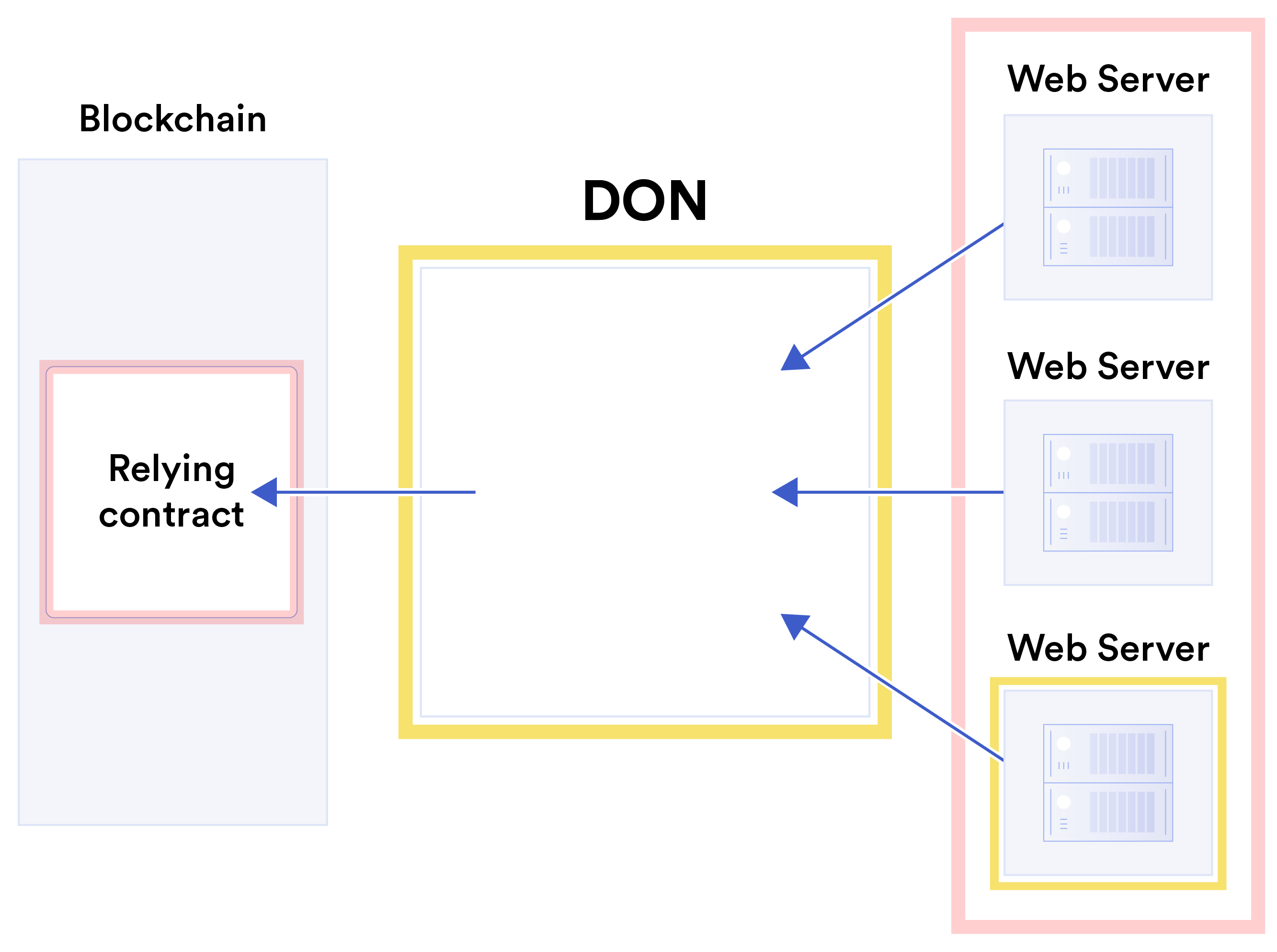

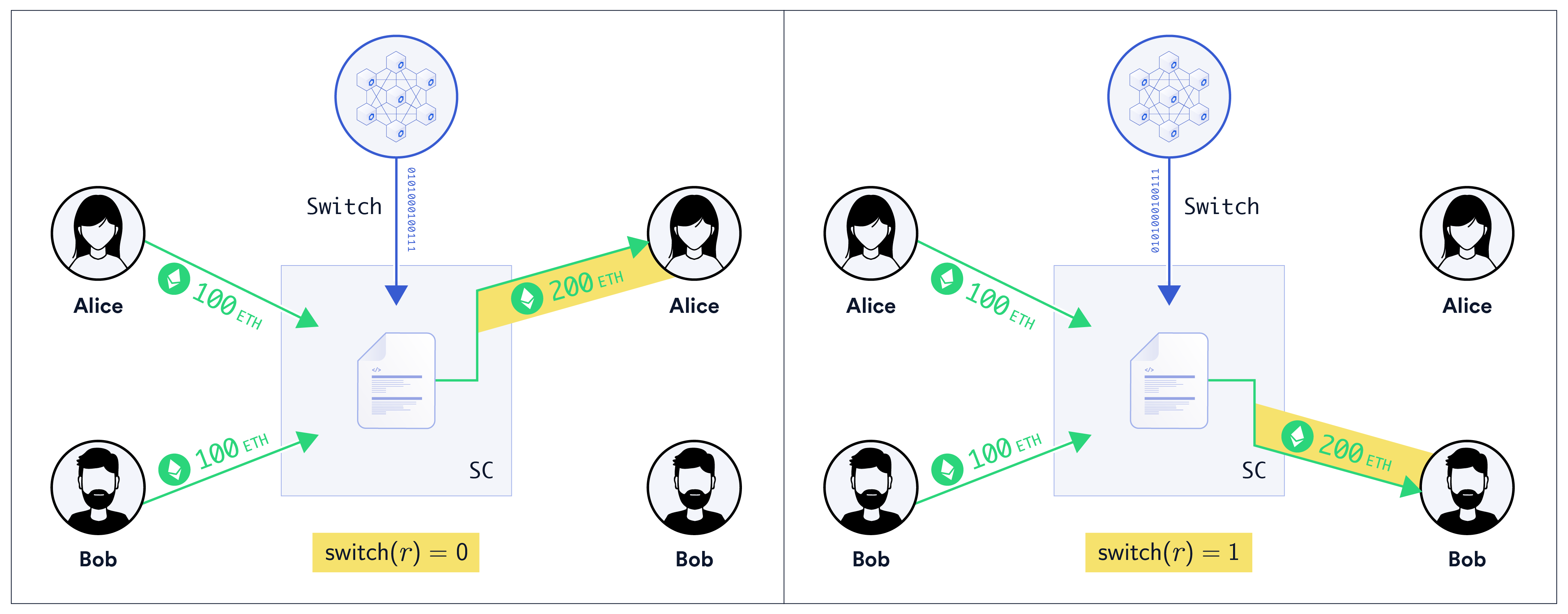

• Dukungan untuk sistem lapisan-2 rahasia: TEF dirancang untuk mendukung berbagai sistem lapisan-2, banyak di antaranya menggunakan bukti tanpa pengetahuan untuk memberikan berbagai bentuk kerahasiaan transaksi. Kami membahas pendekatan-pendekatan ini di Bagian 3 (dengan rincian tambahan di Bagian 6, Lampiran B.1, dan Lampiran B.2). Gambar 5 menyajikan pandangan konseptual tentang bagaimana data sensitif dapat mengalir dari sumber eksternal ke smart contract melalui adaptor yang menjaga kerahasiaan dan perhitungan rahasia dalam DON. Gambar 5: Diagram konseptual operasi menjaga kerahasiaan di DON di data sensitif (disorot dengan warna kuning). Data sumber sensitif (lingkaran hitam) di web server diekstraksi ke DON menggunakan adaptor yang menjaga kerahasiaan (garis biru, panah ganda). DON menerima data turunan (lingkaran berongga) dari adaptor ini— hasil penerapan suatu fungsi atau, misalnya, berbagi rahasia, ke sumber sensitif data. Eksekusi pada DON dapat menerapkan penghitungan rahasia pada data turunan untuk membuat laporan (lingkaran ganda), yang dikirimkan melalui adaptor ke blockchain. Kami percaya bahwa alat yang ampuh untuk menangani data rahasia akan membuka keseluruhannya berbagai aplikasi. Diantaranya adalah keuangan swasta yang terdesentralisasi (dan terpusat), identitas yang terdesentralisasi, pinjaman on-chain berbasis kredit, dan sistem yang lebih efisien dan efisien. protokol kenali pelanggan dan akreditasi yang mudah digunakan, seperti yang kita bahas di Bagian 4. Kewajaran pesanan untuk transaksi: Desain blockchain hari ini sedikit kotor rahasia umum: Mereka terpusat secara sementara. Penambang dan validator dapat memesan trans-tindakan apapun yang mereka pilih. Urutan transaksi juga dapat dimanipulasi oleh pengguna seperti fungsi dari biaya jaringan yang mereka bayarkan (misalnya, harga gas di Ethereum) dan beberapa sejauh mana dengan memanfaatkan koneksi jaringan yang cepat. Manipulasi seperti itu bisa, misalnya Misalnya saja dalam bentuk front-running, dimana aktor strategis seperti penambang mengamati transaksi pengguna dan memasukkan transaksi eksploitatifnya ke transaksi sebelumnya posisi di blok yang sama—secara efektif mencuri uang dari pengguna dengan memanfaatkan pengetahuan awal tentang transaksi pengguna. Misalnya, bot dapat melakukan pemesanan pembelian sebelum pengguna. Perusahaan kemudian dapat mengambil keuntungan dari kenaikan harga aset yang disebabkan oleh perdagangan pengguna. Dijalankan terlebih dahulu oleh beberapa bot yang merugikan pengguna biasa—sama dengan frekuensi tinggi perdagangan di Wall Street—sudah lazim dan terdokumentasi dengan baik [90], dan sebagainya serangan seperti [159] yang berjalan kembali dan peniruan transaksi otomatis [195]. Proposal untuk mensistematisasikan eksploitasi pesanan oleh para penambang bahkan telah muncul baru-baru ini [110]. Teknologi lapisan-2 seperti rollups tidak menyelesaikan masalah, namun hanya memusatkan kembali memesan, menempatkannya di tangan entitas yang menciptakan rollup. Salah satu tujuan kami adalah memperkenalkan Chainlink layanan yang disebut Fair Sequencing Layanan (FSS) [137]. FSS membantu smart contract desainer memastikan pemesanan yang adil untuk mereka transaksi dan menghindari serangan yang berjalan di depan, berjalan di belakang, dan serangan terkait terhadap transaksi pengguna serta jenis transaksi lainnya, seperti transmisi laporan oracle. FSS memungkinkan DON untuk mengimplementasikan ide-ide seperti gagasan keadilan ketertiban yang ketat dan sementara yang diperkenalkan di [144]. Sebagai manfaat tambahan, FSS juga dapat menurunkan jaringan pengguna biaya (misalnya, biaya bahan bakar). Singkatnya, di FSS, transaksi melewati DON, bukan disebarkan langsung ke target smart contract. DON memerintahkan transaksi dan kemudian meneruskannya mereka ke kontrak. Gambar 6: Contoh manfaat FSS. Gambar ⃝menunjukkan bagaimana seorang penambang, mengeksploitasinya kekuasaan terpusat untuk memesan transaksi, dapat menukar sepasang transaksi: transaksi 1⃝ tiba sebelum 2⃝, namun penambang malah mengurutkannya setelah 2⃝. Sebaliknya, Gambar B⃝menunjukkan bagaimana DON mendesentralisasikan proses pemesanan di antara DON node. Jika kuorum node yang jujur menerima 1⃝sebelum 2⃝, FSS menyebabkan 1⃝muncul sebelum 2⃝pada rantai— mencegah pemesanan ulang penambang dengan melampirkan nomor urut yang dapat ditegakkan kontrak. Gambar 6 membandingkan penambangan standar dengan FSS. Ini menunjukkan bagaimana dalam penambangan standar,proses pemesanan transaksi dipusatkan pada penambang dan karenanya tunduk pada manipulasi, seperti menyusun ulang sepasang transaksi sehubungan dengan kedatangannya kali. Sebaliknya, di FSS, prosesnya didesentralisasi di antara DON node. Dengan asumsi kuorum node yang jujur, FSS membantu menegakkan kebijakan seperti pemesanan sementara transaksi, mengurangi peluang manipulasi oleh penambang dan entitas lainnya. Selain itu, karena pengguna tidak perlu bersaing untuk mendapatkan pemesanan preferensial berdasarkan harga bahan bakar, mereka dapat membayar harga bahan bakar yang relatif rendah (sementara transaksi dari DON dapat dilakukan secara batch untuk penghematan gas). Minimalkan kepercayaan: Tujuan umum kami dalam desain DONs adalah untuk memfasilitasi lapisan dukungan yang dapat dipercaya untuk smart contracts dan sistem lain yang bergantung pada oracle melalui desentralisasi, alat kriptografi, dan jaminan ekonomi kripto. DON itu sendiri terdesentralisasi, dan pengguna dapat memilih dari DON mana pun yang tersedia mendukung rantai utama yang ingin mereka operasikan atau menghasilkan DON tambahan dengan komite node yang mereka percayai. Namun, untuk beberapa aplikasi, khususnya smart contracts, Chainlink pengguna mungkin pilihlah model kepercayaan yang memperlakukan rantai utama yang didukung oleh DON sebagai lebih dapat dipercaya daripada DON itu sendiri. Untuk pengguna seperti itu, kami sudah memiliki atau berencana untuk menggabungkannya ke dalam arsitektur jaringan Chainlink sejumlah mekanisme yang memungkinkan kontrak pada rantai utama untuk memperkuat jaminan keamanan yang diberikan oleh DONs, sementara di pada saat yang sama juga menerapkan perlindungan terhadap kemungkinan sumber data rusak seperti server web tempat DON memperoleh data. Kami menjelaskan mekanisme ini di Bagian 7. Mekanisme ini terbagi dalam lima judul utama: • Autentikasi sumber data: Alat yang memungkinkan penyedia data menandatangani secara digital data mereka dan dengan demikian memperkuat rantai pengawasan antara negara asal dan mengandalkan kontrak. • DON laporan minoritas: Bendera yang dikeluarkan oleh subset minoritas dari DON node yang mengamati penyimpangan mayoritas di DON. • Rel pengaman: Logika pada rantai utama yang mendeteksi kondisi anomali dan jeda atau menghentikan pelaksanaan kontrak (atau meminta remediasi lainnya). • Tata kelola yang minim kepercayaan: Penggunaan pembaruan yang dirilis secara bertahap untuk memfasilitasi inspeksi masyarakat, serta intervensi darurat yang terdesentralisasi untuk mempercepat respons terhadap kegagalan sistem. • Otentikasi entitas terdesentralisasi: Penggunaan infrastruktur kunci publik (PKI) untuk mengidentifikasi entitas di jaringan Chainlink. Gambar 7 menyajikan skema konseptual tujuan minimalisasi kepercayaan kami. Keamanan berbasis insentif (kriptoekonomi): Desentralisasi pembuatan laporan di seluruh oracle node membantu memastikan keamanan bahkan ketika beberapa node rusak.

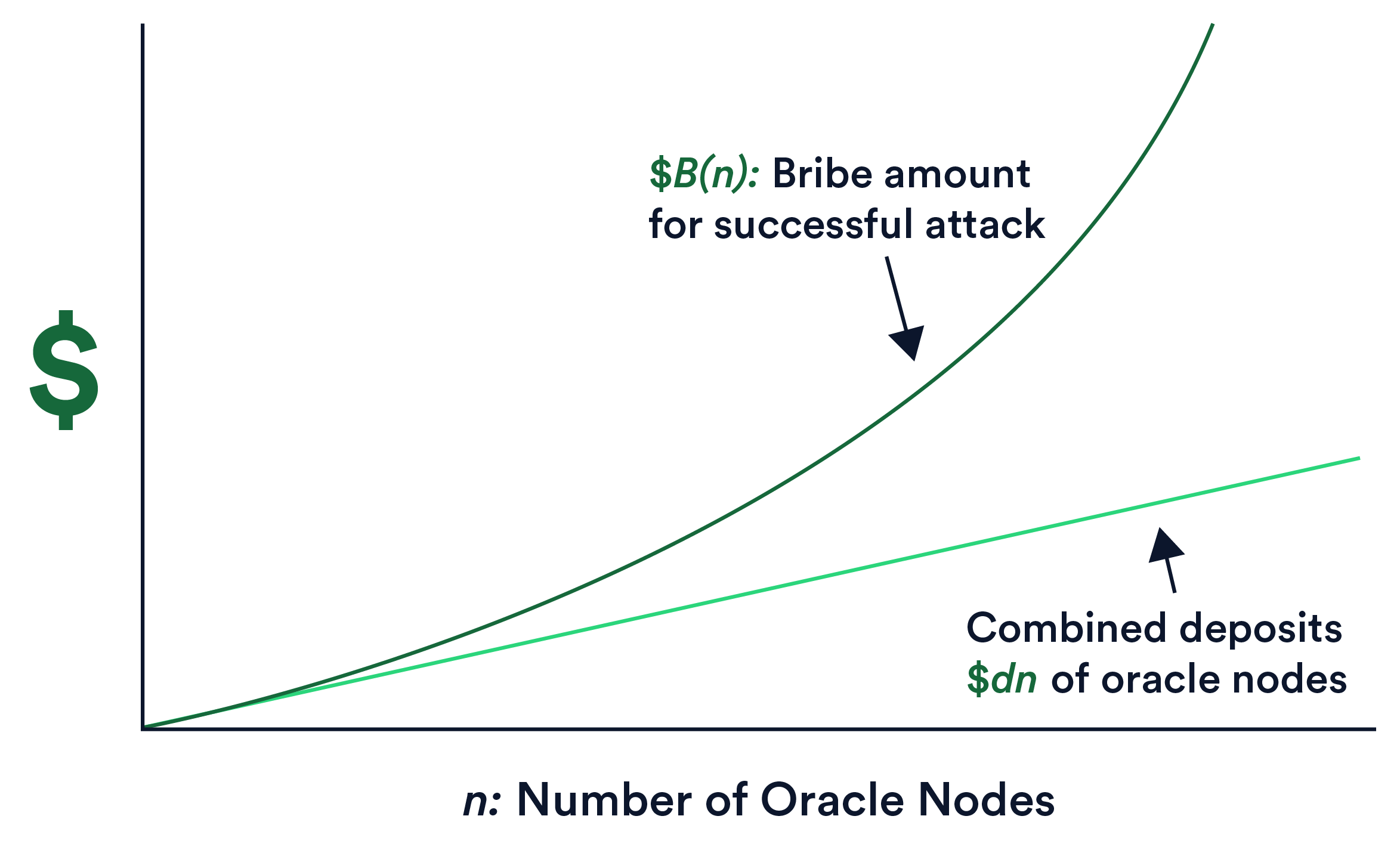

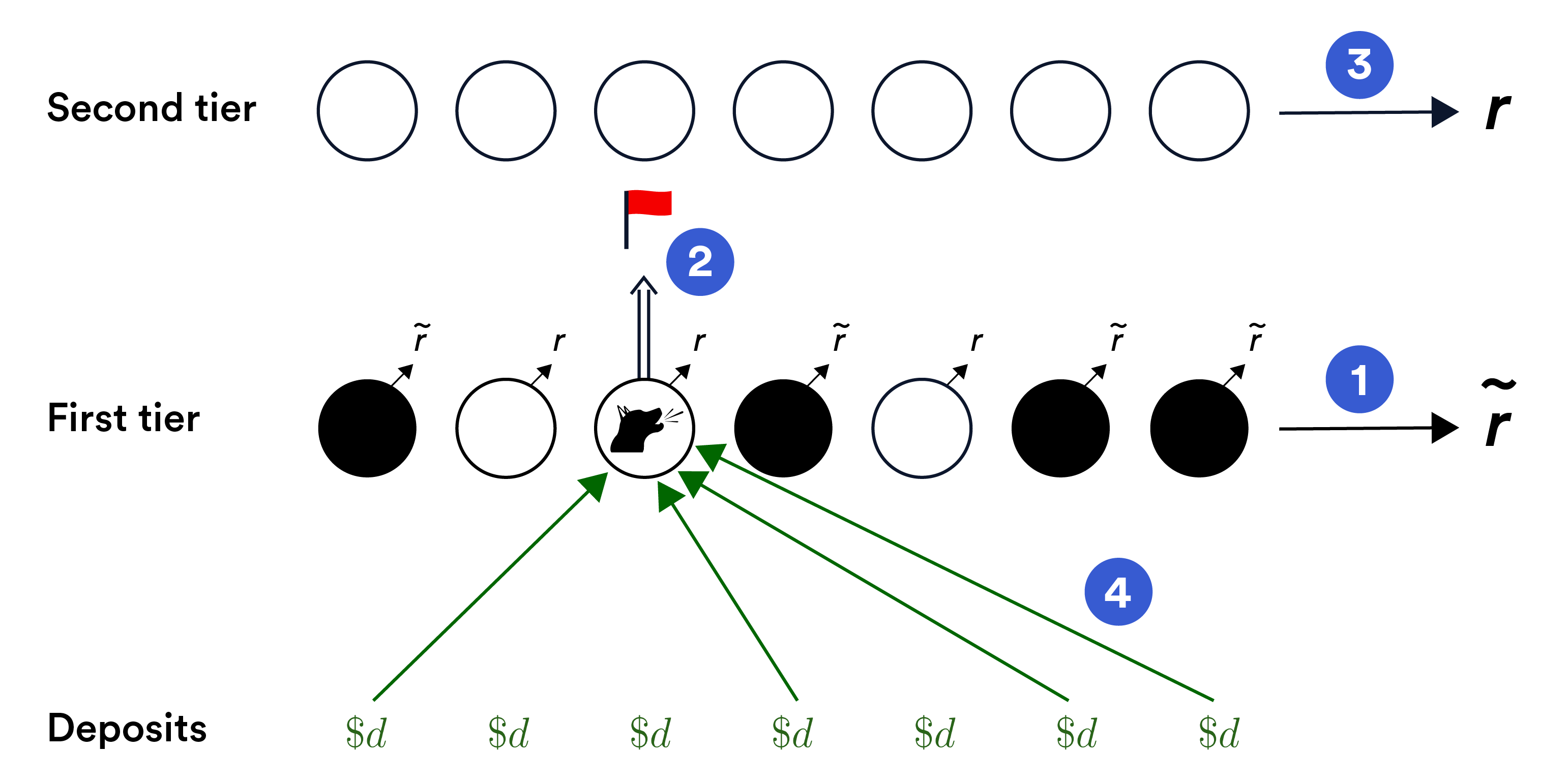

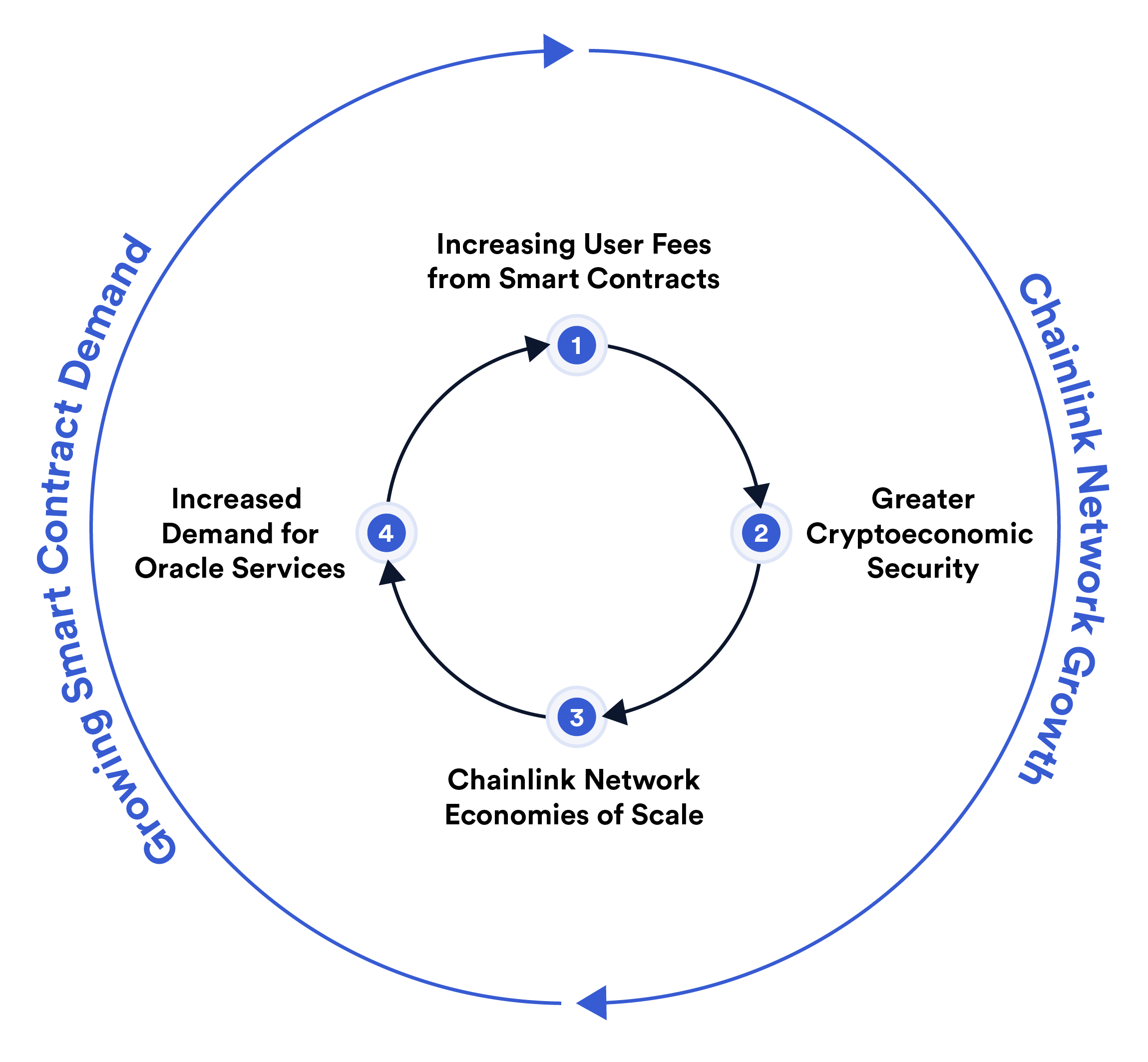

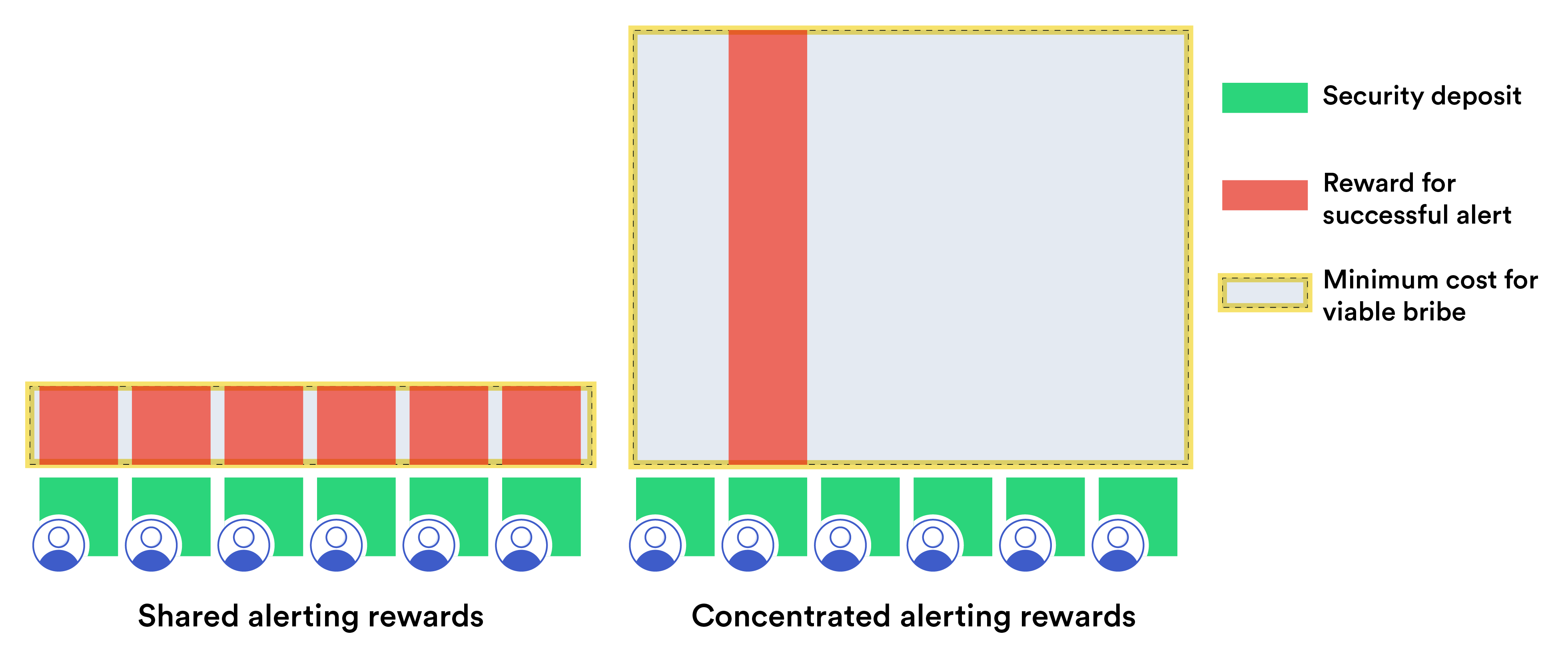

Gambar 7: Penggambaran konseptual tujuan minimalisasi kepercayaan Chainlink, yaitu untuk meminimalkan kebutuhan pengguna akan perilaku yang benar dari DON dan sumber data seperti web server. Sorotan kuning pada gambar menunjukkan lokus minimalisasi kepercayaan: DON dan kumpulan server web individu atau minoritas. Sorotan merah muda menunjukkan komponen sistem yang sangat dapat dipercaya dengan asumsi: kontrak pada blockchain dan mayoritas server web, yaitu server web secara agregat. Namun, yang tidak kalah pentingnya adalah memastikan bahwa node memiliki insentif finansial untuk berperilaku benar. Staking, yaitu mengharuskan node untuk menyediakan deposit LINK dan pemotongan (menyita) simpanan ini jika terjadi perilaku buruk, akan memainkan peran penting dalam Chainlink. Ini adalah desain insentif penting yang telah digunakan di sejumlah blockchains, misalnya, [81, 103, 120, 204]. Namun, staking di Chainlink terlihat sangat berbeda dari staking di standalone blockchains. Staking di blockchains bertujuan untuk mencegah serangan terhadap konsensus. Ini memiliki tujuan yang berbeda di Chainlink: untuk memastikan pengiriman laporan oracle yang benar secara tepat waktu. Sistem staking yang dirancang dengan baik untuk jaringan oracle akan menghasilkan serangan seperti penyuapan tidak menguntungkan bagi musuh, bahkan ketika targetnya adalah smart contract dengan tinggi nilai moneter. Dalam makalah ini, kami menyajikan pendekatan umum untuk staking di Chainlink dengan tiga kunci inovasi:1. Model permusuhan yang kuat yang mencakup serangan-serangan yang diabaikan saat ini pendekatan. Salah satu contohnya adalah apa yang kita sebut suap prospektif. Ini adalah suatu bentuk penyuapan yang menentukan node mana yang menerima suap berdasarkan kondisi, misalnya, menawarkan jaminan suap terlebih dahulu ke node yang dipilih oleh mekanisme staking di acak untuk peran tertentu (seperti memicu pengambilan keputusan laporan). 2. Dampak staking super-linear, artinya secara informal bahwa agar berhasil, musuh harus memiliki anggaran $B lebih besar daripada gabungan simpanan seluruh oracle node. Lebih tepatnya, yang kami maksud adalah sebagai fungsi dari n, \(B(n) ≫\)dn di a jaringan n oracle node masing-masing dengan jumlah deposit tetap $d (lebih formalnya, \(B(n) is asymptotically larger in n than \)dn). Gambar 8 memberikan pandangan konseptual tentang properti ini. 3. Kerangka Insentif Implisit (IIF), sebuah model insentif yang telah kami rancang mencakup insentif yang dapat diukur secara empiris di luar yang disetorkan secara eksplisit staking dana, termasuk peluang biaya node di masa depan. IIF memperluas gagasan tentang mempertaruhkan di luar deposit node eksplisit. Gambar 8: Diagram konseptual yang menggambarkan penskalaan super-linear di Chainlink staking. Itu suap $B(n) yang dibutuhkan oleh musuh tumbuh lebih cepat di n dibandingkan gabungan simpanan $dn dari semua oracle node. Kami menunjukkan bagaimana dampak IIF dan super-linear staking bersama-sama menginduksi apa yang kita menyebut siklus baik keamanan ekonomi untuk jaringan oracle. Saat pengguna baru masuk

sistem, meningkatkan potensi pendapatan masa depan dari menjalankan Chainlink node, the penurunan biaya marjinal keamanan ekonomi bagi pengguna saat ini dan masa depan. Dalam rezim permintaan elastis, penurunan biaya ini memberi insentif kepada pengguna tambahan untuk memanfaatkannya jaringan, terus melanggengkan adopsi dalam siklus kebajikan yang berkelanjutan. Catatan: Meskipun whitepaper ini menguraikan elemen-elemen penting dari visi kami untuk evolusi Chainlink, whitepaper ini bersifat informal dan mencakup sedikit rincian teknis yang rinci. Kami berencana untuk melakukannya merilis makalah teknis yang berfokus pada fitur dan pendekatan tambahan seiring dengan perkembangannya. Lebih lanjut, penting untuk ditekankan bahwa banyak elemen dari visi yang disampaikan di sini (peningkatan skala, teknologi kerahasiaan, FSS, dll.) dapat dan akan terjadi diterapkan dalam bentuk awal bahkan sebelum DON tingkat lanjut menjadi fitur dasar Chainlink. 1.3 Organisasi Makalah ini Kami menyajikan model dan notasi keamanan kami di Bagian 2 dan menguraikan Desentralisasi Oracle Network API di Bagian 3. Di Bagian 4, kami menyajikan sejumlah contoh aplikasi yang DONs menyediakan platform penerapan yang menarik. Pembaca bisa pelajari sebagian besar konsep utama makalah ini dengan membaca hingga titik ini. Sisa makalah ini berisi rincian lebih lanjut. Kami menjelaskan Urutan yang Adil Layanan (FSS) di Bagian 5 dan Kerangka Eksekusi Transaksi (TEF) di Bagian 6. Kami menjelaskan pendekatan kami terhadap minimalisasi kepercayaan di Bagian 7. Kami mempertimbangkan beberapa persyaratan penerapan DON yang penting, yaitu peluncuran fitur secara bertahap, keanggotaan buku besar dinamis, dan akuntabilitas di Bagian 8. Terakhir, di Bagian 9, kami memberikan gambaran umum tentang pendekatan kami yang berkembang terhadap desain insentif. Kami menyimpulkan di Bagian 10. Untuk membantu pembaca yang memiliki pemahaman terbatas terhadap konsep-konsep dalam makalah ini, kami berikan glosarium di Lampiran A. Kami menyajikan detail lebih lanjut pada antarmuka DON dan fungsionalitas di Lampiran B dan sajikan beberapa contoh adaptor di Lampiran C. Dalam Lampiran D, kami menjelaskan primitif kriptografi untuk sumber data yang diminimalkan kepercayaan otentikasi disebut tanda tangan fungsional dan memperkenalkan varian baru yang disebut tanda tangan fungsional terdiskritisasi. Kami membahas beberapa pertimbangan yang ada di komite seleksi untuk DONs di Lampiran F.

Model dan Sasaran Keamanan

Jaringan Oracle Terdesentralisasi adalah sistem terdistribusi berbeda yang kami harapkan akan demikian pada awalnya biasanya dilaksanakan—walaupun belum tentu—oleh sebuah komite yang berbasis protokol konsensus dan dijalankan oleh sekumpulan oracle node. DON dirancang terutama untuk menambah kemampuan smart contract pada rantai utama dengan oracle laporan dan layanan lainnya, namun dapat menyediakan layanan pendukung yang sama ke sistem nonblockchain lainnya, sehingga tidak perlu diasosiasikan dengan rantai utama tertentu.

Oleh karena itu, model dan properti yang kami pertimbangkan sebagian besar tidak bergantung pada penggunaannya aplikasi khusus dari DON. 2.1 Model Arsitektur Saat Ini Penting untuk ditekankan bahwa Chainlink saat ini bukanlah layanan monolitik, melainkan kerangka kerja tanpa izin yang memungkinkan peluncuran yang berbeda dan independen jaringan oracle node [77]. Jaringan memiliki kumpulan operator node yang heterogen dan desain. Mereka juga mungkin berbeda dalam hal jenis layanan yang mereka berikan, yang mungkin saja berbeda mencakup, misalnya, umpan data, Bukti Cadangan, keacakan yang dapat diverifikasi, dan sebagainya. Lainnya Perbedaannya dapat mencakup tingkat desentralisasi, ukuran jaringan, dan sebagainya nilai terkunci yang didukungnya, dan berbagai parameter tingkat layanan, seperti frekuensi data dan akurasi. Model tanpa izin Chainlink mendorong pertumbuhan ekosistem di mana penyedia layanan mengkhususkan diri pada layanan yang paling mampu mereka berikan kepada masyarakat. Ini Model ini kemungkinan besar akan menghasilkan biaya yang lebih rendah bagi pengguna dan kualitas layanan yang lebih tinggi dibandingkan model yang mengharuskan semua node dan jaringan untuk menyediakan berbagai layanan, sebuah pendekatan yang dapat dengan mudah beralih ke adopsi layanan yang paling sedikit mewakili seluruh sistem penyebut umum sumber daya yang tersedia untuk node. Seiring berkembangnya Chainlink menuju desain berbasis DON di Chainlink 2.0, kami terus melanjutkan mendukung model kerangka kerja terbuka dan tanpa izin, dengan tetap memperhatikan tujuan memberi pengguna berbagai pilihan layanan yang secara global menghasilkan kecocokan terbaik dengan persyaratan aplikasi tertentu. 2.2 Asumsi Konsensus Kami menggunakan istilah Jaringan Oracle Terdesentralisasi untuk mencakup fungsionalitas penuh sistem oracle yang kami jelaskan: baik struktur data yang dipelihara oleh oracle node maupun API inti berlapis di atasnya. Kami menggunakan istilah buku besar (huruf kecil), dilambangkan dengan L, yang berarti data yang mendasarinya struktur yang dikelola oleh DON dan digunakan untuk mendukung layanan tertentu yang disediakannya. Kami menekankan bahwa kerangka DON kami tidak memperlakukan L sebagai sistem yang berdiri sendiri a blockchain: Tujuannya adalah untuk mendukung blockchains dan sistem lainnya. Blockchain adalah, tentu saja, ada satu cara untuk mewujudkan buku besar yang dapat dipercaya, namun ada cara lain. Kami berharap DONs dalam banyak kasus untuk merealisasikan buku besar yang mendasarinya menggunakan Byzantine Fault Tolerant (BFT) sistem, yang jauh lebih tua dari blockchain seperti Bitcoin [174]. Kami menggunakan BFT-jenis notasi dan properti di seluruh makalah untuk kenyamanan, meskipun kami tekankan bahwa DONs dapat direalisasikan menggunakan protokol konsensus tanpa izin. Secara konseptual, buku besar L adalah papan buletin tempat data diurutkan secara linier. Kami memandang buku besar secara umum memiliki beberapa properti utama yang umumnya dianggap berasal darinya blockchains [115]. Buku besar adalah: • Hanya tambahan: Data, setelah ditambahkan, tidak dapat dihapus atau diubah.• Publik: Siapapun dapat membaca isinya, yang konsisten sepanjang waktu di dalamnya pandangan semua pengguna.4 • Tersedia: Buku besar selalu dapat ditulis dan dibaca oleh penulis yang berwenang oleh siapa pun pada waktu yang tepat. Properti alternatif dimungkinkan dalam buku besar untuk DON bila direalisasikan oleh a panitia. Misalnya, akses menulis buku besar mungkin dibatasi untuk pengguna tertentu, seperti mungkin akses baca untuk beberapa aplikasi, yaitu, buku besar tidak perlu bersifat publik seperti yang ditentukan di atas. Demikian pula, aturan buku besar mungkin mengizinkan modifikasi atau redaksi data. Kami tidak melakukannya namun secara eksplisit mempertimbangkan varian tersebut dalam makalah ini. Desain modular DONs dapat mendukung berbagai macam BFT modern protokol, misalnya, Hotstuff[231]. Pilihan yang tepat akan bergantung pada asumsi kepercayaan dan karakteristik jaringan di antara oracle node. DON pada prinsipnya bisa sebagai alternatif gunakan blockchain tanpa izin yang berkinerja tinggi untuk buku besarnya dalam perannya mendukung sistem lapisan-2 atau blockchain yang sama-sama dapat diskalakan. Demikian pula, hibridisasi juga dimungkinkan: DON pada prinsipnya dapat terdiri dari node yang validators dalam sistem yang sudah ada blockchain, misalnya, dalam sistem Proof-of-Stake di mana komite dipilih untuk melaksanakan transaksi, misalnya, [8, 81, 120, 146, 204]. Mode operasi khusus ini memerlukan hal itu node beroperasi dengan cara penggunaan ganda, yaitu beroperasi sebagai blockchain node dan DON node. (Lihat Bagian 8.2 untuk pembahasan mengenai teknik-teknik untuk menjamin kesinambungan perubahan komite dan Lampiran F untuk beberapa peringatan mengenai pemilihan komite acak.) Dalam praktiknya, dalam algoritme BFT modern, node menandatangani pesan secara digital di buku besar. Kami berasumsi untuk kemudahan bahwa L memiliki kunci publik terkait pkL dan isinya ditandatangani oleh kunci pribadi yang sesuai. Notasi umum ini berlaku bahkan ketika data di L ditandatangani menggunakan tanda tangan ambang batas.5 Tanda tangan ambang batas mudah digunakan, karena mereka mengaktifkan identitas tetap untuk DON bahkan dengan perubahan keanggotaan node yang menjalankannya. (Lihat Lampiran B.1.3.) Dengan demikian kita berasumsi bahwa skL dibagikan secara rahasia dengan cara (k, n)-ambang batas untuk beberapa parameter keamanan k, misalnya k = 2f + 1 dan n = 3f + 1, dimana f adalah jumlah node yang berpotensi rusak. (Dengan memilih k dalam hal ini dengan cara ini, kami memastikan bahwa node yang salah tidak dapat mempelajari skL atau melakukan penolakan layanan serangan mencegah penggunaannya.) Pesan pada L berbentuk M = (m, z), dimana m adalah string dan z unik nomor indeks berurutan. Jika memungkinkan, kami menulis pesan dalam bentuk m = ⟨Jenis Pesan : muatan⟩. Jenis pesan MessageType adalah gula sintaksis yang menunjukkan fungsi pesan tertentu. 4Dalam kasus di mana blockchain tanpa finalitas merealisasikan buku besar, inkonsistensi biasanya diabstraksikan pergi dengan mengabaikan blok yang tidak cukup dalam atau “pemangkasan” [115]. 5Dalam praktiknya, beberapa basis kode, misalnya LibraBFT [205], varian dari Hotstuff, saat ini telah mengadopsi tanda tangan multi-tanda tangan, bukan tanda tangan ambang batas, sehingga mengurangi kompleksitas komunikasi rekayasa yang lebih sederhana. Dengan sejumlah biaya tambahan, node oracle dapat menambahkan tanda tangan ambang batas ke pesan ditulis ke L meskipun protokol konsensus yang digunakan untuk L tidak menerapkannya.2.3 Notasi Kami menyatakan himpunan n oracle node yang menjalankan buku besar dengan O = {Oi}n saya=1. Seperti itu kumpulan node sering disebut komite. Untuk mempermudah, kita asumsikan bahwa himpunan oracles mengimplementasikan fungsionalitas DON, yaitu layanan di atas L, identik dengan yang mempertahankan L, tetapi keduanya bisa berbeda. Kita biarkan pki menunjukkan kunci publik dari pemain Oi, dan mainkan kunci pribadi yang sesuai. Kebanyakan algoritma BFT memerlukan setidaknya n = 3f + 1 node, dimana f adalah jumlah node yang berpotensi rusak; node yang tersisa jujur, dalam arti mengikuti protokol persis seperti yang ditentukan. Kami menyebut panitia O jujur jika memenuhi hal tersebut persyaratan, yaitu, memiliki lebih dari 2/3 fraksi node jujur. Kecuali sebaliknya dinyatakan, kami berasumsi bahwa O jujur (dan model korupsi yang statis). Kami menggunakan pkO / skO dapat dipertukarkan dengan pkL/skL, tergantung konteksnya. Kita misalkan σ = Sigpk[m] menunjukkan tanda tangan pada pesan m sehubungan dengan pk, yaitu menggunakan sk kunci pribadi yang sesuai. Misalkan verifikasi(pk, σ, m) →{salah, benar} menunjukkan algoritma verifikasi tanda tangan yang sesuai. (Kami membiarkan pembuatan kunci tersirat di seluruh makalah ini.) Kami menggunakan notasi S untuk menunjukkan sumber data dan S untuk menunjukkan himpunan lengkap sumber nS dalam konteks tertentu. Kami menunjukkan dengan MAINCHAIN kontrak pintar yang diaktifkan blockchain didukung oleh DON. Kami menggunakan istilah kontrak mengandalkan untuk menunjukkan kecerdasan apa pun kontrak di MAINCHAIN yang berkomunikasi dengan DON, dan menggunakan notasi SC untuk menunjukkan kontrak seperti itu. Secara umum kita berasumsi bahwa DON mendukung satu rantai utama MAINCHAIN, meskipun dapat mendukung beberapa rantai seperti itu, seperti yang kami tunjukkan pada contoh di Bagian 4. A DON dapat dan biasanya akan mendukung beberapa kontrak yang mengandalkan MAINCHAIN. (Sebagai disebutkan di atas, DON dapat mendukung layanan non-blockchain.) 2.4 Catatan tentang Model Kepercayaan Seperti disebutkan di atas, DONs dapat dibangun berdasarkan protokol konsensus berbasis komite, dan kami berharap mereka biasanya akan menggunakan protokol seperti itu. Ada banyak argumentasi kuat yang menyatakan hal tersebut salah satu dari dua alternatif, blockchains berbasis komite atau tanpa izin, menyediakan keamanan yang lebih kuat dari yang lain. Penting untuk menyadari bahwa keamanan berbasis komite vs. tanpa izin sistem desentralisasi tidak dapat dibandingkan. Mengompromikan PoW atau PoS blockchain melalui serangan 51% mengharuskan musuh memperoleh sumber daya mayoritas secara sementara dan berpotensi secara anonim, misalnya dengan menyewa hash listrik dalam sistem PoW. Seperti itu serangan dalam praktiknya telah berdampak pada beberapa blockchain [200, 34]. Sebaliknya, mengkompromikan sistem berbasis komite berarti merusak jumlah ambang batas (biasanya sepertiga) dari node-nodenya, dimana node-node tersebut mungkin diketahui publik, mempunyai sumber daya yang baik, dan entitas yang dapat dipercaya. Di sisi lain, sistem berbasis komite (serta “hibrida” tidak memiliki izin sistem yang mendukung komite) dapat mendukung lebih banyak fungsi daripada yang hanya dilakukan secara ketat.sistem tanpa misi. Ini termasuk kemampuan untuk menjaga rahasia yang terus-menerus, seperti penandatanganan dan/atau kunci enkripsi—salah satu kemungkinan dalam desain kami. Kami menekankan bahwa DON pada prinsipnya dapat dibangun berdasarkan komite atau protokol konsensus tanpa izin dan DON yang menerapkan pada akhirnya dapat memilih untuk mengadopsinya pendekatan mana pun. Memperkuat model kepercayaan: Fitur utama Chainlink saat ini adalah kemampuan pengguna untuk melakukannya pilih node berdasarkan catatan desentralisasi dari riwayat kinerjanya, seperti yang telah dibahas di Bagian 3.6.4. Mekanisme staking dan Kerangka Insentif Implisit yang kami perkenalkan di Bagian 9 bersama-sama merupakan rancangan mekanisme yang memiliki cakupan luas dan ketat kerangka kerja yang akan memberdayakan pengguna dengan kemampuan yang jauh lebih luas untuk mengukur keamanan DONs. Kerangka kerja yang sama ini juga akan memungkinkan DONs itu sendiri untuk menegakkan berbagai persyaratan keamanan pada node yang berpartisipasi dan memastikan operasi dalam model kepercayaan yang kuat. Dimungkinkan juga untuk menggunakan alat yang dijelaskan dalam makalah ini untuk DONs guna menerapkan persyaratan model kepercayaan khusus, seperti kepatuhan terhadap persyaratan peraturan. Untuk Misalnya, dengan menggunakan teknik yang dibahas di Bagian 4.3, node dapat menyajikan bukti karakteristik node-operator, misalnya wilayah operasi, yang dapat digunakan untuk membantu menegakkan kepatuhan terhadap, misalnya, Peraturan Perlindungan Data Umum (GDPR) Pasal 3 (“Cakupan Teritorial”) [105]. Kepatuhan seperti itu bisa jadi sulit untuk dilakukan bertemu dalam sistem desentralisasi [45]. Selain itu, di Bagian 7 kami membahas rencana untuk memperkuat ketahanan DONs melalui mekanisme minimalisasi kepercayaan pada rantai utama yang mereka dukung.

Antarmuka Jaringan Oracle Terdesentralisasi dan Ca-

kemampuan Di sini kami menguraikan secara singkat kemampuan DONs dalam hal sederhana namun kuat antarmuka yang dirancang untuk mereka wujudkan. Aplikasi pada DON terdiri dari executable dan adaptor. Yang dapat dieksekusi adalah sebuah program yang logika intinya adalah program deterministik, analog dengan smart contract. Sebuah executable juga memiliki sejumlah inisiator yang menyertainya, program yang memanggil entri poin dalam logika eksekusi ketika peristiwa yang telah ditentukan terjadi—misalnya, pada waktu tertentu (seperti tugas cron), ketika harga melewati ambang batas, dll.—seperti Keeper (lihat Bagian 3.6.3). Adaptor menyediakan antarmuka ke sumber daya off-chain dan dapat dipanggil oleh baik inisiator atau logika inti dalam executable. Karena perilaku mereka mungkin bergantung pada hal itu sumber daya eksternal, pemrakarsa dan adaptor mungkin berperilaku non-deterministik. Kami menjelaskan antarmuka pengembang DON dan fungsi executable dan adaptor dalam kaitannya dengan tiga sumber daya yang biasanya digunakan untuk mengkarakterisasi sistem komputasi: jaringan, komputasi, dan penyimpanan. Kami memberikan gambaran singkat tentang masing-masing hal ini sumber daya di bawah ini dan berikan rincian lebih lanjut di Lampiran B.