Avalanche: 새로운 합의 프로토콜 제품군

Abstract

Abstract

Avalanche Platform 2020/06/30 Kevin Sekniqi, Daniel Laine, Stephen Buttolph, and Emin G¨un Sirer Abstract. This paper provides an architectural overview of the first release of the Avalanche platform, codenamed Avalanche Borealis. For details on the economics of the native token, labeled $AVAX, we 5 guide the reader to the accompanying token dynamics paper [2]. Disclosure: The information described in this paper is preliminary and subject to change at any time. Furthermore, this paper may contain “forward-looking statements.”1 Git Commit: 7497e4a4ba0a1ea2dc2a111bc6deefbf3023708e 1 Introduction 10 This paper provides an architectural overview of the Avalanche platform. The key focus is on the three key differentiators of the platform: the engine, the architectural model, and the governance mechanism. 1.1 Avalanche Goals and Principles Avalanche is a high-performance, scalable, customizable, and secure blockchain platform. It targets three broad use cases: 15 – Building application-specific blockchains, spanning permissioned (private) and permissionless (public) deployments. – Building and launching highly scalable and decentralized applications (Dapps). – Building arbitrarily complex digital assets with custom rules, covenants, and riders (smart assets). 1 Forward-looking statements generally relate to future events or our future performance. This includes, but is not limited to, Avalanche’s projected performance; the expected development of its business and projects; execution of its vision and growth strategy; and completion of projects that are currently underway, in development or otherwise under consideration. Forward-looking statements represent our management’s beliefs and assumptions only as of the date of this presentation. These statements are not guarantees of future performance and undue reliance should not be placed on them. Such forward-looking statements necessarily involve known and unknown risks, which may cause actual performance and results in future periods to differ materially from any projections expressed or implied herein. Avalanche undertakes no obligation to update forward-looking statements. Although forward-looking statements are our best prediction at the time they are made, there can be no assurance that they will prove to be accurate, as actual results and future events could differ materially. The reader is cautioned not to place undue reliance on forward-looking statements.

초록

Avalanche 플랫폼 2020/06/30 Kevin Sekniqi, Daniel Laine, Stephen Buttolph, Emin G¨un Sirer 추상. 이 문서는 Avalanche 플랫폼의 첫 번째 릴리스에 대한 아키텍처 개요를 제공합니다. 코드네임 Avalanche Borealis. $AVAX라고 표시된 네이티브 token의 경제성에 대한 자세한 내용은 5 독자에게 함께 제공되는 token 역학 논문 [2]을 안내하세요. 공개: 이 백서에 설명된 정보는 예비적이며 언제든지 변경될 수 있습니다. 또한 이 문서에는 "미래 예측 진술"이 포함될 수 있습니다.1 Git 커밋: 7497e4a4ba0a1ea2dc2a111bc6deefbf3023708e 1 소개 10 이 문서는 Avalanche 플랫폼의 아키텍처 개요를 제공합니다. 핵심은 세 가지 핵심에 있다 플랫폼의 차별화 요소: 엔진, 아키텍처 모델, 거버넌스 메커니즘. 1.1 Avalanche 목표 및 원칙 Avalanche은 고성능, 확장 가능, 사용자 정의 가능하고 안전한 blockchain 플랫폼입니다. 3명을 대상으로 한다 광범위한 사용 사례: 15 – 허가형(비공개) 및 무허가형(공용)을 포괄하는 애플리케이션별 blockchain 구축 배포. – 확장성이 뛰어난 분산형 애플리케이션(Dapp)을 구축하고 출시합니다. – 맞춤형 규칙, 약정 및 라이더(스마트 자산)를 사용하여 임의로 복잡한 디지털 자산을 구축합니다. 1 미래 예측 진술은 일반적으로 미래 사건이나 당사의 미래 성과와 관련됩니다. 여기에는 포함되지만 그렇지 않습니다. Avalanche의 예상 성능으로 제한됩니다. 사업 및 프로젝트의 예상되는 발전; 처형 비전과 성장 전략 현재 진행 중이거나 개발 중인 프로젝트의 완료 또는 그렇지 않으면 고려 중입니다. 미래 예측 진술은 경영진의 신념과 가정을 나타냅니다. 이 프레젠테이션 날짜 현재에만 해당됩니다. 이러한 진술은 미래의 성과와 부당한 성과를 보장하지 않습니다. 그들에게 의존해서는 안됩니다. 이러한 미래예측 진술에는 반드시 알려지거나 알려지지 않은 내용이 포함됩니다. 실제 실적과 미래 기간의 결과가 예상과 실질적으로 달라질 수 있는 위험 여기에 표현되거나 암시되어 있습니다. Avalanche은 미래 예측 진술을 업데이트할 의무가 없습니다. 비록 미래예측진술은 작성 당시 당사의 최선의 예측이므로, 해당 내용이 적용될 것이라는 보장은 없습니다. 실제 결과와 향후 사건은 실질적으로 다를 수 있으므로 정확한 것으로 입증될 것입니다. 독자는 다음과 같이 경고합니다. 미래 예측 진술에 지나치게 의존하는 것.

Introduction

Introduction

10 This paper provides an architectural overview of the Avalanche platform. The key focus is on the three key differentiators of the platform: the engine, the architectural model, and the

소개

10 이 문서는 Avalanche 플랫폼의 아키텍처 개요를 제공합니다. 핵심은 세 가지 핵심에 있다 플랫폼의 차별화 요소: 엔진, 아키텍처 모델 및

The Engine

The Engine

60 Discussion of the Avalanche platform begins with the core component which powers the platform: the consensus engine. Background Distributed payments and – more generally – computation, require agreement between a set of machines. Therefore, consensus protocols, which enable a group of nodes to achieve agreement, lie at the heart of blockchains, as well as almost every deployed large-scale industrial distributed system. The topic 65 has received extensive scrutiny for almost five decades, and that effort, to date, has yielded just two families of protocols: classical consensus protocols, which rely on all-to-all communication, and Nakamoto consensus, which relies on proof-of-work mining coupled with the longest-chain-rule. While classical consensus protocols can have low latency and high throughput, they do not scale to large numbers of participants, nor are they robust in the presence of membership changes, which has relegated them mostly to permissioned, mostly 70 static deployments. Nakamoto consensus protocols [5, 7, 4], on the other hand, are robust, but suffer from high confirmation latencies, low throughput, and require constant energy expenditure for their security. The Snow family of protocols, introduced by Avalanche, combine the best properties of classical consensus protocols with the best of Nakamoto consensus. Based on a lightweight network sampling mechanism, they achieve low latency and high throughput without needing to agree on the precise membership of the 75 system. They scale well from thousands to millions of participants with direct participation in the consensus protocol. Further, the protocols do not make use of PoW mining, and therefore avoid its exorbitant energy expenditure and subsequent leak of value in the ecosystem, yielding lightweight, green, and quiescent protocols. Mechanism and Properties The Snow protocols operate by repeated sampling of the network. Each node 80 polls a small, constant-sized, randomly chosen set of neighbors, and switches its proposal if a supermajority supports a different value. Samples are repeated until convergence is reached, which happens rapidly in normal operations. We elucidate the mechanism of operation via a concrete example. First, a transaction is created by a user and sent to a validating node, which is a node participating in the consensus procedure. It is then 85 propagated out to other nodes in the network via gossiping. What happens if that user also issues a conflicting

4 Kevin Sekniqi, Daniel Laine, Stephen Buttolph, and Emin G¨un Sirer transaction, that is, a doublespend? To choose amongst the conflicting transactions and prevent the doublespend, every node randomly selects a small subset of nodes and queries which of the conflicting transactions the queried nodes think is the valid one. If the querying node receives a supermajority response in favor of one transaction, then the node changes its own response to that transaction. Every node in the network 90 repeats this procedure until the entire network comes to consensus on one of the conflicting transactions. Surprisingly, while the core mechanism of operation is quite simple, these protocols lead to highly desirable system dynamics that make them suitable for large-scale deployment. – Permissionless, Open to Churn, and Robust. The latest slew of blockchain projects employ classical consensus protocols and therefore require full membership knowledge. Knowing the entire set of par95 ticipants is sufficiently simple in closed, permissioned systems, but becomes increasingly hard in open, decentralized networks. This limitation imposes high security risks to existing incumbents employing such protocols. In contrast, Snow protocols maintain high safety guarantees even when there are wellquantified discrepancies between the network views of any two nodes. Validators of Snow protocols enjoy the ability to validate without continuous full membership knowledge. They are, therefore, robust 100 and highly suitable for public blockchains. – Scalable and Decentralized A core feature of the Snow family is its ability to scale without incurring fundamental tradeoffs. Snow protocols can scale to tens of thousands or millions of nodes, without delegation to subsets of validators. These protocols enjoy the best-in-class system decentralization, allowing every node to fully validate. First-hand continuous participation has deep implications for the security 105 of the system. In almost every proof-of-stake protocol that attempts to scale to a large participant set, the typical mode of operation is to enable scaling by delegating validation to a subcommittee. Naturally, this implies that the security of the system is now precisely as high as the corruption cost of the subcommittee. Subcommittees are furthermore subject to cartel formation. In Snow-type protocols, such delegation is not necessary, allowing every node operator to have a first110 hand say in the system, at all times. Another design, typically referred to as state sharding, attempts to provide scalability by parallelizing transaction serialization to independent networks of validators. Unfortunately, the security of the system in such a design becomes only as high as the easiest corruptible independent shard. Therefore, neither subcommittee election nor sharding are suitable scaling strategies for crypto platforms. 115 – Adaptive. Unlike other voting-based systems, Snow protocols achieve higher performance when the adversary is small, and yet highly resilient under large attacks. – Asynchronously Safe. Snow protocols, unlike longest-chain protocols, do not require synchronicity to operate safely, and therefore prevent double-spends even in the face of network partitions. In Bitcoin, for example, if synchronicity assumption is violated, it is possible to operate to independent forks of the 120 Bitcoin network for prolonged periods of time, which would invalidate any transactions once the forks heal. – Low Latency. Most blockchains today are unable to support business applications, such as trading or daily retail payments. It is simply unworkable to wait minutes, or even hours, for confirmation of transactions. Therefore, one of the most important, and yet highly overlooked, properties of consensus protocols is the 125 time to finality. Snow* protocols reach finality typically in ≤1 second, which is significantly lower than both longest-chain protocols and sharded blockchains, both of which typically span finality to a matter of minutes.

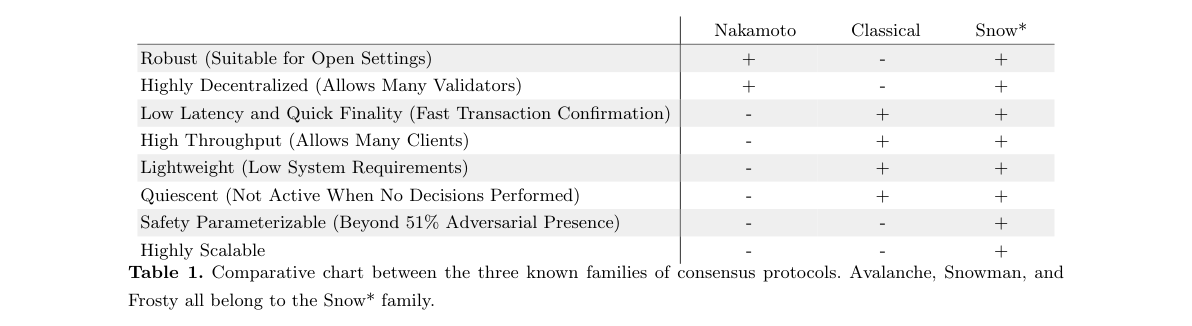

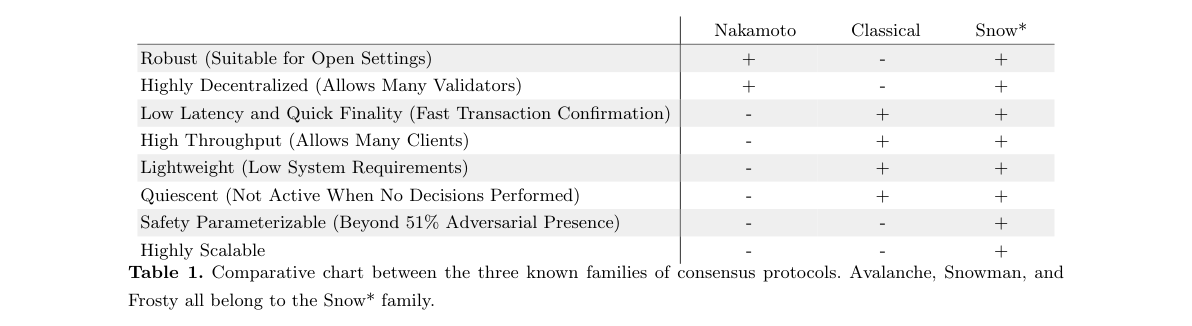

Avalanche Platform 2020/06/30 5 – High Throughput. Snow protocols, which can build a linear chain or a DAG, reach thousands of transactions per second (5000+ tps), while retaining full decentralization. New blockchain solutions that claim 130 high TPS typically trade offdecentralization and security and opt for more centralized and insecure consensus mechanisms. Some projects report numbers from highly controlled settings, thus misreporting true performance results. The reported numbers for $AVAX are taken directly from a real, fully implemented Avalanche network running on 2000 nodes on AWS, geo-distributed across the globe on low-end machines. Higher performance results (10,000+) can be achieved through assuming higher bandwidth 135 provisioning for each node and dedicated hardware for signature verification. Finally, we note that the aforementioned metrics are at the base-layer. Layer-2 scaling solutions immediately augment these results considerably. Comparative Charts of Consensus Table 1 describes the differences between the three known families of consensus protocols through a set of 8 critical axes. 140 Nakamoto Classical Snow Robust (Suitable for Open Settings) + - + Highly Decentralized (Allows Many Validators) + - + Low Latency and Quick Finality (Fast Transaction Confirmation) - + + High Throughput (Allows Many Clients) - + + Lightweight (Low System Requirements) - + + Quiescent (Not Active When No Decisions Performed) - + + Safety Parameterizable (Beyond 51% Adversarial Presence) - - + Highly Scalable - - + Table 1. Comparative chart between the three known families of consensus protocols. Avalanche, Snowman, and Frosty all belong to the Snow* family.

엔진

60 Avalanche 플랫폼에 대한 논의는 플랫폼을 구동하는 핵심 구성 요소인 합의 엔진. 배경 분산 결제 및 더 일반적으로는 계산에는 집합 간의 합의가 필요합니다. 기계의. 따라서 노드 그룹이 합의를 달성할 수 있도록 하는 합의 프로토콜은 blockchains의 핵심이자 배포된 거의 모든 대규모 산업 분산 시스템입니다. 주제 65 거의 50년 동안 광범위한 조사를 받았고, 그 노력으로 현재까지 단 두 가족만이 탄생했습니다. 프로토콜: 전체 통신에 의존하는 고전적인 합의 프로토콜과 Nakamoto 합의, 이는 가장 긴 체인 규칙과 결합된 proof-of-work 채굴에 의존합니다. 전통적인 합의 프로토콜은 짧은 대기 시간과 높은 처리량을 가질 수 있지만 많은 수의 참가자로 확장되지도 않습니다. 멤버십 변경이 있을 때 강력합니다. 이로 인해 대부분 허가된 것으로 강등되었습니다. 70 정적 배포. 반면에 Nakamoto 합의 프로토콜[5, 7, 4]은 강력하지만 다음과 같은 문제가 있습니다. 확인 대기 시간이 길고 처리량이 낮으며 보안을 위해 지속적인 에너지 소비가 필요합니다. Avalanche에 의해 소개된 Snow 프로토콜 제품군은 기존 합의 프로토콜의 최고의 속성과 Nakamoto 합의의 장점을 결합합니다. 경량 네트워크 샘플링 메커니즘을 기반으로 정확한 구성원 자격에 동의하지 않고도 낮은 대기 시간과 높은 처리량을 달성합니다. 75 시스템. 합의 프로토콜에 직접 참여하여 수천 명에서 수백만 명의 참가자로 확장됩니다. 또한, 프로토콜은 PoW 채굴을 활용하지 않으므로 과도한 채굴을 방지합니다. 에너지 소비와 그에 따른 생태계의 가치 누출로 인해 가볍고 친환경적이며 정지 상태인 제품이 탄생합니다. 프로토콜. 메커니즘 및 속성 Snow 프로토콜은 네트워크의 반복적인 샘플링을 통해 작동합니다. 각 노드 80 작고 일정한 크기의 무작위로 선택된 이웃 집합을 폴링하고 압도적인 수가 있을 경우 제안을 전환합니다. 다른 값을 지원합니다. 수렴에 도달할 때까지 샘플이 반복됩니다. 수렴은 빠르게 발생합니다. 정상적인 운영. 구체적인 예를 통해 작동 메커니즘을 설명합니다. 먼저 트랜잭션이 생성됩니다. 합의 절차에 참여하는 노드인 검증 노드로 전송됩니다. 그때이다 85 험담을 통해 네트워크의 다른 노드로 전파됩니다. 해당 사용자가 충돌을 일으키면 어떻게 되나요?4 Kevin Sekniqi, Daniel Laine, Stephen Buttolph, Emin G¨un Sirer 거래, 즉 이중지불인가요? 충돌하는 거래 중에서 선택하고 이중 지출을 방지하기 위해 모든 노드는 노드의 작은 하위 집합을 무작위로 선택하고 충돌하는 거래 중 어느 것을 쿼리합니다. 쿼리된 노드는 유효한 노드라고 생각합니다. 쿼리 노드가 압도적 다수의 응답을 받은 경우 한 트랜잭션의 경우 노드는 해당 트랜잭션에 대한 자체 응답을 변경합니다. 네트워크의 모든 노드 90 전체 네트워크가 충돌하는 거래 중 하나에 합의할 때까지 이 절차를 반복합니다. 놀랍게도 핵심 작동 메커니즘은 매우 간단하지만 이러한 프로토콜은 대규모 배포에 적합하도록 만드는 바람직한 시스템 역학입니다. – 허가가 없고 이탈이 가능하며 견고합니다. 최신 blockchain 프로젝트에서는 클래식을 사용합니다. 합의 프로토콜이므로 완전한 회원 지식이 필요합니다. par95의 전체 세트를 아는 것 참여자는 폐쇄형, 허가형 시스템에서는 충분히 단순하지만 개방형 시스템에서는 점점 어려워집니다. 분산형 네트워크. 이러한 제한은 기존 직원에게 높은 보안 위험을 초래합니다. 그러한 프로토콜. 이와 대조적으로 Snow 프로토콜은 두 노드의 네트워크 보기 간에 정량화된 불일치가 있는 경우에도 높은 안전성을 보장합니다. Snow 프로토콜 검증자 지속적인 정회원 지식 없이도 검증할 수 있는 기능을 누려보세요. 따라서 그들은 견고합니다. 100 공개 blockchain에 매우 적합합니다. – 확장 가능 및 분산화 Snow 제품군의 핵심 기능은 비용 부담 없이 확장할 수 있는 능력입니다. 근본적인 절충안. Snow 프로토콜은 validator 하위 집합에 위임하지 않고도 수만 또는 수백만 개의 노드로 확장될 수 있습니다. 이러한 프로토콜은 동급 최고의 시스템 분산화를 누리고 있습니다. 모든 노드를 완전히 검증해야 합니다. 직접적인 지속적인 참여는 보안에 깊은 영향을 미칩니다. 105 시스템의. 대규모 참가자 세트로 확장하려고 시도하는 거의 모든 proof-of-stake 프로토콜에서, 일반적인 운영 모드는 검증을 소위원회에 위임하여 확장을 활성화하는 것입니다. 당연히 이는 시스템의 보안이 이제 부패 비용만큼 높다는 것을 의미합니다. 소위원회. 또한 소위원회는 카르텔 형성의 대상이 됩니다. Snow 유형 프로토콜에서는 이러한 위임이 필요하지 않으므로 모든 노드 운영자가 첫 번째110을 가질 수 있습니다. 항상 시스템에서 직접 말하세요. 일반적으로 상태 샤딩(State Sharding)이라고 하는 또 다른 설계 시도 validators의 독립 네트워크에 트랜잭션 직렬화를 병렬화하여 확장성을 제공합니다. 불행하게도 이러한 설계에서 시스템의 보안은 가장 쉽게 손상될 수 있는 만큼만 높아집니다. 독립 샤드. 따라서 소위원회 선출이나 샤딩 모두 적합한 확장 전략이 아닙니다. 암호화폐 플랫폼용. 115 – 적응력. 다른 투표 기반 시스템과 달리 Snow 프로토콜은 다음과 같은 경우 더 높은 성능을 달성합니다. 적은 작지만 대규모 공격에 대한 회복력이 뛰어납니다. – 비동기적으로 안전합니다. Snow 프로토콜은 가장 긴 체인 프로토콜과 달리 동기화가 필요하지 않습니다. 안전하게 운영되므로 네트워크 분할 시에도 이중 지출을 방지할 수 있습니다. Bitcoin에서는 예를 들어, 동시성 가정이 위반되면 독립적인 포크로 작동하는 것이 가능합니다. 120 Bitcoin 네트워크를 장기간 유지하므로 포크되면 모든 거래가 무효화됩니다. 치유하다. – 낮은 대기 시간. 오늘날 대부분의 blockchain은 거래 또는 일일과 같은 비즈니스 애플리케이션을 지원할 수 없습니다. 소매 지불. 거래 확인을 위해 몇 분, 심지어 몇 시간을 기다리는 것은 불가능합니다. 따라서 가장 중요하면서도 간과되기 쉬운 합의 프로토콜의 속성 중 하나는 125 최종까지의 시간. Snow 프로토콜은 일반적으로 1초 이내로 최종성에 도달합니다. 가장 긴 체인 프로토콜과 샤딩된 blockchain 모두 일반적으로 문제에 대한 최종성을 포괄합니다. 분.Avalanche 플랫폼 2020/06/30 5 – 높은 처리량. 선형 체인 또는 DAG를 구축할 수 있는 Snow 프로토콜은 완전한 분산화를 유지하면서 초당 수천 건의 트랜잭션(5000+ tps)에 도달합니다. 주장하는 새로운 blockchain 솔루션 130 높음 TPS 일반적으로 탈중앙화와 보안을 절충하고 보다 중앙 집중화되고 안전하지 않은 것을 선택합니다. 합의 메커니즘. 일부 프로젝트에서는 고도로 통제된 설정의 수치를 보고하므로 잘못 보고됩니다. 진정한 성능 결과. $AVAX에 대해 보고된 수치는 전 세계에 저사양으로 지리적으로 분산된 AWS의 2000개 노드에서 실행되는 완전히 구현된 실제 Avalanche 네트워크에서 직접 가져온 것입니다. 기계. 더 높은 대역폭을 가정하면 더 높은 성능 결과(10,000+)를 얻을 수 있습니다. 135 각 노드에 대한 프로비저닝과 서명 검증을 위한 전용 하드웨어. 마지막으로, 우리는 앞서 언급한 측정항목은 기본 계층에 있습니다. 레이어 2 확장 솔루션은 이러한 결과를 즉시 강화합니다. 상당히. 합의 비교 차트 표 1은 알려진 세 가지 계열 간의 차이점을 설명합니다. 8개의 핵심 축 세트를 통한 합의 프로토콜. 140 나카모토 클래식 눈 견고함(개방형 설정에 적합) + - + 고도로 분산화됨(많은 검증인 허용) + - + 낮은 지연 시간 및 빠른 최종성(빠른 트랜잭션 확인) - + + 높은 처리량(많은 클라이언트 허용) - + + 경량(낮은 시스템 요구 사항) - + + 정지(결정이 수행되지 않으면 활성화되지 않음) - + + 안전 매개변수화 가능(적대 존재 51% 이상) - - + 확장성이 뛰어남 - - + 표 1. 알려진 세 가지 합의 프로토콜 계열 간의 비교 차트. Avalanche, 눈사람 그리고 Frosty는 모두 Snow 제품군에 속합니다.

Platform Overview

Platform Overview

In this section, we provide an architectural overview of the platform and discuss various implementation details. The Avalanche platform cleanly separates three concerns: chains (and assets built on top), execution environments, and deployment. 3.1 Architecture 145 Subnetworks A subnetwork, or subnet, is a dynamic set of validators working together to achieve consensus on the state of a set of blockchains. Each blockchain is validated by one subnet, and a subnet can validate arbitrarily many blockchains. A validator may be a member of arbitrarily many subnets. A subnet decides who may enter it, and may require that its constituent validators have certain properties. The Avalanche platform supports the creation and operation of arbitrarily many subnets. In order to create a new subnet 150 or to join a subnet, one must pay a fee denominated in $AVAX.

6 Kevin Sekniqi, Daniel Laine, Stephen Buttolph, and Emin G¨un Sirer The subnet model offers a number of advantages: – If a validator doesn’t care about the blockchains in a given subnet, it will simply not join that subnet. This reduces network traffic, as well as the computational resources required of validators. This is in contrast to other blockchain projects, in which every validator must validate every transaction, even 155 those they don’t care about. – Since subnets decide who may enter them, one can create private subnets. That is, each blockchain in the subnet is validated only by a set of trusted validators. – One can create a subnet where each validator has certain properties. For example, one could create a subnet where each validator is located in a certain jurisdiction, or where each validator is bound by some 160 real-world contract. This may be benificial for compliance reasons. There is one special subnet called the Default Subnet. It is validated by all validators. (That is, in order to validate any subnet, one must also validate the Default Subnet.) The Default Subnet validates a set of pre-defined blockchains, including the blockchain where $AVAX lives and is traded. Virtual Machines Each blockchain is an instance of a Virtual Machine (VM.) A VM is a blueprint for a 165 blockchain, much like a class is a blueprint for an object in an object-oriented programming language. The interface, state and behavior of a blockchain is defined by the VM that the blockchain runs. The following properties of a blockchain, and other, are defined by a VM: – The contents of a block – The state transition that occurs when a block is accepted 170 – The APIs exposed by the blockchain and their endpoints – The data that is persisted to disk We say that a blockchain “uses” or “runs” a given VM. When creating a blockchain, one specifies the VM it runs, as well as the genesis state of the blockchain. A new blockchain can be created using a pre-existing VM, or a developer can code a new one. There can be arbitrarily many blockchains that run the same VM. 175 Each blockchain, even those running the same VM, is logically independent from others and maintains its own state. 3.2 Bootstrapping The first step in participating in Avalanche is bootstrapping. The process occurs in three stages: connection to seed anchors, network and state discovery, and becoming a validator. 180 Seed Anchors Any networked system of peers that operates without a permissioned (i.e. hard-coded) set of identities requires some mechanism for peer discovery. In peer-to-peer file sharing networks, a set of trackers are used. In crypto networks, a typical mechanism is the use of DNS seed nodes (which we refer

Avalanche Platform 2020/06/30 7 to as seed anchors), which comprise a set of well-defined seed-IP addresses from which other members of the network can be discovered. The role of DNS seed nodes is to provide useful information about the set 185 of active participants in the system. The same mechanism is employed in Bitcoin Core [1], wherein the src/chainparams.cpp file of the source code holds a list of hard-coded seed nodes. The difference between BTC and Avalanche is that BTC requires just one correct DNS seed node, while Avalanche requires a simple majority of the anchors to be correct. As an example, a new user may choose to bootstrap the network view through a set of well established and reputable exchanges, any one of which individually are not trusted. 190 We note, however, that the set of bootstrap nodes does not need to be hard-coded or static, and can be provided by the user, though for ease of use, clients may provide a default setting that includes economically important actors, such as exchanges, with which clients wish to share a world view. There is no barrier to become a seed anchor, therefore a set of seed anchors can not dictate whether a node may or may not enter the network, since nodes can discover the latest network of Avalanche peers by attaching to any set of seed 195 anchors. Network and State Discovery Once connected to the seed anchors, a node queries for the latest set of state transitions. We call this set of state transitions the accepted frontier. For a chain, the accepted frontier is the last accepted block. For a DAG, the accepted frontier is the set of vertices that are accepted, yet have no accepted children. After collecting the accepted frontiers from the seed anchors, the state transitions that 200 are accepted by a majority of the seed anchors is defined to be accepted. The correct state is then extracted by synchronizing with the sampled nodes. As long as there is a majority of correct nodes in the seed anchor set, then the accepted state transitions must have been marked as accepted by at least one correct node. This state discovery process is also used for network discovery. The membership set of the network is defined on the validator chain. Therefore, synchronizing with the validator chain allows the node to discover 205 the current set of validators. The validator chain will be discussed further in the next section. 3.3 Sybil Control and Membership Consensus protocols provide their security guarantees under the assumption that up to a threshold number of members in the system could be adversarial. A Sybil attack, wherein a node cheaply floods the network with malicious identities, can trivially invalidate these guarantees. Fundamentally, such an attack can only be 210 deterred by trading offpresence with proof of a hard-to-forge resource [3]. Past systems have explored the use of Sybil deterrence mechanisms that span proof-of-work (PoW), proof-of-stake (PoS), proof-of-elapsed-time (POET), proof-of-space-and-time (PoST), and proof-of-authority (PoA). At their core, all of these mechanisms serve an identical function: they require that each participant have some “skin in the game” in the form of some economic commitment, which in turn provides an economic 215 barrier against misbehavior by that participant. All of them involve a form of stake, whether it is in the form of mining rigs and hash power (PoW), disk space (PoST), trusted hardware (POET), or an approved identity (PoA). This stake forms the basis of an economic cost that participants must bear to acquire a voice. For instance, in Bitcoin, the ability to contribute valid blocks is directly proportional to the hash-power of the proposing participant. Unfortunately, there has also been substantial confusion between consensus protocols

8 Kevin Sekniqi, Daniel Laine, Stephen Buttolph, and Emin G¨un Sirer versus Sybil control mechanisms. We note that the choice of consensus protocols is, for the most part, orthogonal to the choice of the Sybil control mechanism. This is not to say that Sybil control mechanisms are drop-in-replacements for each other, since a particular choice might have implications about the underlying guarantees of the consensus protocol. However, the Snow* family can be coupled with many of these known mechanisms, without significant modification. 225 Ultimately, for security and to ensure that the incentives of participants are aligned for the benefit of the network, $AVAX choose PoS to the core Sybil control mechanism. Some forms of stake are inherently centralized: mining rig manufacturing (PoW), for instance, is inherently centralized in the hands of a few people with the appropriate know-how and access to the dozens of patents required for competitive VLSI manufacturing. Furthermore, PoW mining leaks value due to the large yearly miner subsidies. Similarly, 230 disk space is most abundantly owned by large datacenter operators.Further, all sybil control mechanisms that accrue ongoing costs, e.g. electricity costs for hashing, leak value out of the ecosystem, not to mention destroy the environment. This, in turn, reduces the feasibility envelope for the token, wherein an adverse price move over a small time frame can render the system inoperable. Proof-of-work inherently selects for miners who have the connections to procure cheap electricity, which has little to do with the miners’ ability 235 to serialize transactions or their contributions to the overall ecosystem. Among these options, we choose proof-of-stake, because it is green, accessible, and open to all. We note, however, that while the $AVAX uses PoS, the Avalanche network enables subnets to be launched with PoW and PoS. Staking is a natural mechanism for participation in an open network because it enables a direct economic argument: the probability of success of an attack is directly proportional to a well-defined monetary cost 240 function. In other words, the nodes that stake are economically motivated to not engage in behavior that might hurt the value of their stake. Additionally, this stake does not incur any additional upkeep costs (other then the opportunity cost of investing in another asset), and has the property that, unlike mining equipment, is fully consumed if used in a catastrophic attack. For PoW operations, mining equipment can be simply reused or – if the owner decides to – entirely sold back to the market. 245 A node wishing to enter the network can freely do so by first putting up a stake that is immobilized during the duration of participation in the network. The user determines the amount duration of the stake. Once accepted, a stake cannot be reverted. The main goal is to ensure that nodes substantially share the same mostly stable view of the network. We anticipate setting the minimum staking time on the order of a week. 250 Unlike other systems that also propose a PoS mechanism, $AVAX does not make usage of slashing, and therefore all stake is returned when the staking period expires. This prevents unwanted scenarios such as a client software or hardware failure leading to a loss of coins. This dovetails with our design philosophy of building predictable technology: the staked tokens are not at risk, even in the presence of software or hardware flaws. 255 In Avalanche, a node that wants to participate issues a special stake transaction to the validator chain. Staking transactions name an amount to stake, the staking key of the participant that is staking, the duration, and the time that validation will start. Once the transaction is accepted, the funds will be locked until the end of the staking period. The minimal allowed amount is decided and enforced by the system. The stake amount placed by a participant has implications for both the amount of influence the participant has in the

Avalanche Platform 2020/06/30 9 consensus process, as well as the reward, as discussed later. The specified staking duration, must be between δmin and δmax, the minimum and maximum timeframes for which any stake can be locked. As with the staking amount, the staking period also has implications for the reward in the system. Loss or theft of the staking key cannot lead to asset loss, as the staking key is used only in the consensus process, not for asset transfer. 265 3.4 Smart Contracts in $AVAX At launch Avalanche supports standard Solidity-based smart contracts through the Ethereum virtual machine (EVM). We envision that the platform will support a richer and more powerful set of smart contract tools, including: – Smart contracts with off-chain execution and on-chain verification. 270 – Smart contracts with parallel execution. Any smart contracts that do not operate on the same state in any subnet in Avalanche will be able to execute in parallel. – An improved Solidity, called Solidity++. This new language will support versioning, safe mathematics and fixed point arithmetic, an improved type system, compilation to LLVM, and just-in-time execution. If a developer requires EVM support but wants to deploy smart contracts in a private subnet, they 275 can spin-up a new subnet directly. This is how Avalanche enables functionality-specific sharding through the subnets. Furthermore, if a developer requires interactions with the currently deployed Ethereum smart contracts, they can interact with the Athereum subnet, which is a spoon of Ethereum. Finally, if a developer requires a different execution environment from the Ethereum virtual machine, they may choose to deploy their smart contract through a subnet that implements a different execution environment, such as DAML 280 or WASM. Subnets can support additional features beyond VM behavior. For example, subnets can enforce performance requirements for bigger validator nodes that hold smart contracts for longer periods of time, or validators that hold contract state privately. 4 Governance and The $AVAX Token 4.1 The $AVAX Native Token 285 Monetary Policy The native token, $AVAX, is capped-supply, where the cap is set at 720, 000, 000 tokens, with 360, 000, 000 tokens available on mainnet launch. However, unlike other capped-supply tokens which bake the rate of minting perpetually, \(AVAX is designed to react to changing economic conditions. In particular, the objective of \)AVAX’s monetary policy is to balance the incentives of users to stake the token versus using it to interact with the variety of services available on the platform. Participants in the platform 290 collectively act as a decentralized reserve bank. The levers available on Avalanche are staking rewards, fees, and airdrops, all of which are influenced by governable parameters. Staking rewards are set by on-chain governance, and are ruled by a function designed to never surpass the capped supply. Staking can be induced by increasing fees or increasing staking rewards. On the other hand, we can induce increased engagement with the Avalanche platform services by lowering fees, and decreasing the staking reward.

10 Kevin Sekniqi, Daniel Laine, Stephen Buttolph, and Emin G¨un Sirer Uses Payments True decentralized peer-to-peer payments are largely an unrealized dream for the industry due to the current lack of performance from incumbents. $AVAX is as powerful and easy to use as payments using Visa, allowing thousands of transactions globally every second, in a fully trustless, decentralized manner. Furthermore, for merchants worldwide, $AVAX provides a direct value proposition over Visa, namely lower 300 fees. Staking: Securing the System On the Avalanche platform, sybil control is achieved via staking. In order to validate, a participant must lock up coins, or stake. Validators, sometimes referred to as stakers, are compensated for their validation services based on staking amount and staking duration, amongst other properties. The chosen compensation function should minimize variance, ensuring that large stakers do not 305 disproportionately receive more compensation. Participants are also not subject to any “luck” factors, as in PoW mining. Such a reward scheme also discourages the formation of mining or staking pools enabling truly decentralized, trustless participation in the network. Atomic swaps Besides providing the core security of the system, the $AVAX token serves as the universal unit of exchange. From there, the Avalanche platform will be able to support trustless atomic swaps natively on 310 the platform enabling native, truly decentralized exchanges of any type of asset directly on Avalanche. 4.2 Governance Governance is critical to the development and adoption of any platform because – as with all other types of systems – Avalanche will also face natural evolution and updates. $AVAX provides on-chain governance for critical parameters of the network where participants are able to vote on changes to the network and 315 settle network upgrade decisions democratically. This includes factors such as the minimum staking amount, minting rate, as well as other economic parameters. This enables the platform to effectively perform dynamic parameter optimization through a crowd oracle. However, unlike some other governance platforms out there, Avalanche does not allow unlimited changes to arbitrary aspects of the system. Instead, only a pre-determined number of parameters can be modified via governance, rendering the system more predictable 320 and increasing safety. Further, all governable parameters are subject to limits within specific time bounds, introducing hysteresis, and ensuring that the system remains predictable over short time ranges. A workable process for finding globally acceptable values for system parameters is critical for decentralized systems without custodians. Avalanche can use its consensus mechanism to build a system that allows anyone to propose special transactions that are, in essence, system-wide polls. Any participating node may 325 issue such proposals. Nominal reward rate is an important parameter that affects any currency, whether digital or fiat. Unfortunately, cryptocurrencies that fix this parameter might face various issues, including deflation or inflation. To that end, the nominal reward rate is subject to governance, within pre-established boundaries. This will allow token holders to choose on whether $AVAX is eventually capped, uncapped, or even deflationary.

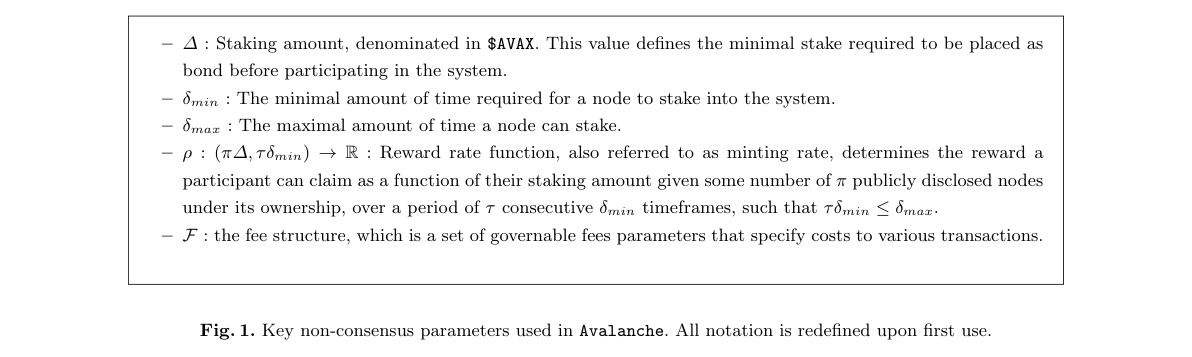

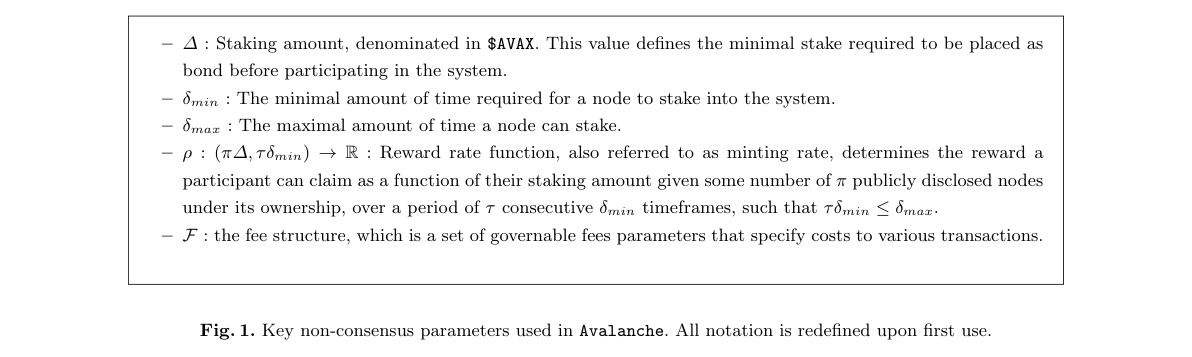

Avalanche Platform 2020/06/30 11 Transaction fees, denoted by the set F, are also subject to governance. F is effectively a tuple which describes the fees associated with the various instructions and transactions. Finally, staking times and amounts are also governable. The list of these parameters is defined in Figure 1. – \(\Delta\): Staking amount, denominated in AVAX. This value defines the minimal stake required to be placed as bond before participating in the system. – \(\delta_{\min}\): The minimal amount of time required for a node to stake into the system. – \(\delta_{\max}\): The maximal amount of time a node can stake. – \(\rho : (\pi\Delta, \tau\delta_{\min}) \rightarrow \mathbb{R}\): Reward rate function, also referred to as minting rate, determines the reward a participant can claim as a function of their staking amount given some number of \(\pi\) publicly disclosed nodes under its ownership, over a period of \(\tau\) consecutive \(\delta_{\min}\) timeframes, such that \(\tau\delta_{\min} \leq \delta_{\max}\). – F : the fee structure, which is a set of governable fees parameters that specify costs to various transactions. Fig. 1. Key non-consensus parameters used in Avalanche. All notation is redefined upon first use. In line with the principle of predictability in a financial system, governance in $AVAX has hysteresis, meaning that changes to parameters are highly dependent on their recent changes. There are two limits 335 associated with each governable parameter: time and range. Once a parameter is changed using a governance transaction, it becomes very difficult to change it again immediately and by a large amount. These difficulty and value constraints relax as more time passes since the last change. Overall, this keeps the system from changing drastically over a short period of time, allowing users to safely predict system parameters in the short term, while having strong control and flexibility for the long term. 340

플랫폼 개요

이 섹션에서는 플랫폼의 아키텍처 개요를 제공하고 다양한 구현에 대해 논의합니다. 세부 사항. Avalanche 플랫폼은 체인(및 그 위에 구축된 자산), 실행이라는 세 가지 문제를 명확하게 분리합니다. 환경 및 배포. 3.1 건축 145 하위 네트워크 하위 네트워크 또는 서브넷은 합의를 달성하기 위해 함께 작동하는 validator의 동적 집합입니다. blockchain 세트의 상태에 대해. 각 blockchain은 하나의 서브넷으로 검증되며, 서브넷은 검증할 수 있습니다. 임의로 많은 blockchains. validator은 임의의 많은 서브넷의 구성원일 수 있습니다. 서브넷이 결정합니다. 누가 그것을 입력할 수 있고 그 구성 요소 validator에 특정 속성이 있도록 요구할 수 있습니다. Avalanche 플랫폼은 임의로 많은 서브넷의 생성 및 운영을 지원합니다. 새로운 서브넷을 생성하기 위해 150 또는 서브넷에 가입하려면 $AVAX로 표시된 수수료를 지불해야 합니다.

6 Kevin Sekniqi, Daniel Laine, Stephen Buttolph, Emin G¨un Sirer 서브넷 모델은 다음과 같은 여러 가지 장점을 제공합니다. – validator이 특정 서브넷의 blockchain에 관심이 없으면 단순히 해당 서브넷에 가입하지 않습니다. 이렇게 하면 네트워크 트래픽은 물론 validators에 필요한 계산 리소스도 줄어듭니다. 이것은 모든 validator이 모든 거래를 검증해야 하는 다른 blockchain 프로젝트와는 대조적입니다. 155 그들이 신경 쓰지 않는 것. – 서브넷에 들어갈 수 있는 사람이 결정되므로 개인 서브넷을 만들 수 있습니다. 즉, 각 blockchain 서브넷은 신뢰할 수 있는 validator 집합에 의해서만 검증됩니다. – 각 validator에 특정 속성이 있는 서브넷을 만들 수 있습니다. 예를 들어 각 validator이 특정 관할권에 위치하거나 각 validator이 일부 관할권에 의해 구속되는 서브넷 160 실제 계약. 이는 규정 준수상의 이유로 도움이 될 수 있습니다. 기본 서브넷이라는 특수 서브넷이 하나 있습니다. 모든 validator에 의해 검증되었습니다. (즉, 순서대로 서브넷을 검증하려면 기본 서브넷도 검증해야 합니다.) 기본 서브넷은 일련의 검증을 수행합니다. $AVAX가 살고 거래되는 blockchain을 포함하여 사전 정의된 blockchain입니다. 가상 머신 각 blockchain은(는) 가상 머신(VM)의 인스턴스입니다. VM은 가상 머신에 대한 청사진입니다. 165 blockchain, 클래스와 마찬가지로 객체 지향 프로그래밍 언어의 객체에 대한 청사진입니다. 는 blockchain의 인터페이스, 상태 및 동작은 blockchain이 실행되는 VM에 의해 정의됩니다. 다음 blockchain 및 기타 속성은 VM에 의해 정의됩니다. – 블록의 내용 – 블록이 승인될 때 발생하는 상태 전환 170 – blockchain 및 해당 엔드포인트에 의해 노출되는 API – 디스크에 유지되는 데이터 blockchain은 특정 VM을 "사용"하거나 "실행"한다고 말합니다. blockchain을 생성할 때 VM을 지정합니다. blockchain의 생성 상태뿐만 아니라 실행됩니다. 기존 blockchain을(를) 사용하여 새로운 blockchain을 생성할 수 있습니다. VM 또는 개발자가 새 코드를 코딩할 수 있습니다. 동일한 VM을 실행하는 blockchain이 임의로 많이 있을 수 있습니다. 175 각 blockchain은 동일한 VM을 실행하는 경우라도 다른 VM과 논리적으로 독립적이며 해당 VM을 유지합니다. 자신의 상태. 3.2 부트스트래핑 Avalanche에 참여하는 첫 번째 단계는 부트스트래핑입니다. 프로세스는 세 단계로 진행됩니다. 연결 앵커, 네트워크 및 상태 검색을 시드하고 validator이 됩니다. 180 시드 앵커(Seed Anchor) 허가되지 않은(즉, 하드 코딩된) 없이 작동하는 모든 네트워크형 피어 시스템 ID 집합에는 피어 검색을 위한 일부 메커니즘이 필요합니다. P2P 파일 공유 네트워크에서 일련의 추적기가 사용됩니다. 암호화 네트워크에서 일반적인 메커니즘은 DNS 시드 노드(우리는 이를 참조)를 사용하는 것입니다.Avalanche 플랫폼 2020/06/30 7 다른 구성원이 사용하는 잘 정의된 시드 IP 주소 집합으로 구성됩니다. 네트워크를 발견할 수 있습니다. DNS 시드 노드의 역할은 세트에 대한 유용한 정보를 제공하는 것입니다. 185 시스템에 적극적으로 참여하는 참가자의 수입니다. 동일한 메커니즘이 Bitcoin Core [1]에 사용됩니다. 소스 코드의 src/chainparams.cpp 파일에는 하드 코딩된 시드 노드 목록이 들어 있습니다. 사이의 차이점 BTC 및 Avalanche은 BTC에 단 하나의 올바른 DNS 시드 노드만 필요하고 Avalanche에는 간단한 DNS 시드 노드가 필요하다는 것입니다. 대부분의 앵커가 정확해야 합니다. 예를 들어, 새로운 사용자는 네트워크 보기를 부트스트랩하도록 선택할 수 있습니다. 개별적으로 신뢰할 수 없는 잘 확립되고 평판이 좋은 일련의 교환을 통해. 190 그러나 부트스트랩 노드 세트는 하드 코딩되거나 정적일 필요는 없으며, 사용자가 제공하지만 사용 편의성을 위해 클라이언트는 경제적 측면을 포함하는 기본 설정을 제공할 수 있습니다. 고객이 세계관을 공유하고 싶어하는 교류 등의 중요한 행위자입니다. 장벽이 없다 시드 앵커가 되므로 시드 앵커 세트는 노드가 들어갈 수 있는지 여부를 지시할 수 없습니다. 노드는 임의의 시드 세트에 연결하여 Avalanche 피어의 최신 네트워크를 발견할 수 있으므로 네트워크 195 앵커. 네트워크 및 상태 검색 일단 시드 앵커에 연결되면 노드는 최신 세트를 쿼리합니다. 상태 전환. 우리는 이러한 상태 전환 집합을 허용된 경계선이라고 부릅니다. 체인의 경우 허용되는 경계 마지막으로 허용되는 블록입니다. DAG의 경우 허용된 프론티어는 허용되지만 아직 받아들여지지 않는 아이들. 시드 앵커에서 허용된 프론티어를 수집한 후 상태는 다음과 같이 전환됩니다. 200 대다수의 시드 앵커에 의해 승인된 것으로 정의됩니다. 그런 다음 올바른 상태가 추출됩니다. 샘플링된 노드와 동기화하여 시드 앵커에 대다수의 올바른 노드가 있는 한 설정된 경우 허용된 상태 전환은 하나 이상의 올바른 노드에서 허용된 것으로 표시되어야 합니다. 이 상태 검색 프로세스는 네트워크 검색에도 사용됩니다. 네트워크의 멤버십 세트는 다음과 같습니다. validator 체인에 정의되어 있습니다. 따라서 validator 체인과 동기화하면 노드가 검색할 수 있습니다. 205 현재 validator 세트. validator 체인에 대해서는 다음 섹션에서 자세히 설명합니다. 3.3 Sybil 제어 및 멤버십 합의 프로토콜은 임계값까지 가정하여 보안을 보장합니다. 시스템 구성원 중 적대적일 수 있습니다. 노드가 네트워크를 저렴하게 플러딩하는 Sybil 공격 악의적인 ID를 사용하면 이러한 보증이 사소한 이유로 무효화될 수 있습니다. 기본적으로 이러한 공격은 다음과 같습니다. 210 위조하기 어려운 자원 [3]의 증거로 존재를 거래함으로써 저지되었습니다. 과거 시스템에서는 용도를 탐색했습니다. proof-of-work(PoW), proof-of-stake(PoS), 경과 시간 증명을 포괄하는 Sybil 억제 메커니즘 (POET), 공간 및 시간 증명(PoST), 권한 증명(PoA)이 있습니다. 핵심적으로 이러한 모든 메커니즘은 동일한 기능을 수행합니다. 각 참가자는 경제적인 약속의 형태로 일부 "게임 속 스킨"을 제공하며, 이는 결국 경제적 이익을 제공합니다. 215 해당 참가자의 잘못된 행동에 대한 장벽. 그들 모두는 형태에 관계없이 지분 형태를 포함합니다. 채굴 장비 및 hash 전력(PoW), 디스크 공간(PoST), 신뢰할 수 있는 하드웨어(POET) 또는 승인된 ID (포아). 이 지분은 참가자가 발언권을 획득하기 위해 부담해야 하는 경제적 비용의 기초를 형성합니다. 에 대한 예를 들어, Bitcoin에서 유효한 블록을 기여하는 능력은 hash의 힘에 정비례합니다. 참가자를 제안합니다. 불행하게도 합의 프로토콜 간에도 상당한 혼란이 있었습니다.8 Kevin Sekniqi, Daniel Laine, Stephen Buttolph, Emin G¨un Sirer 대 Sybil 제어 메커니즘. 합의 프로토콜의 선택은 대부분 다음과 같습니다. Sybil 제어 메커니즘의 선택과 직교합니다. 이는 Sybil 제어 메커니즘이 다음과 같다고 말하는 것이 아닙니다. 특정 선택이 기본 사항에 영향을 미칠 수 있기 때문에 서로에 대한 드롭인 교체가 가능합니다. 합의 프로토콜을 보장합니다. 그러나 Snow* 제품군은 알려진 이들 중 다수와 결합될 수 있습니다. 큰 수정 없이 메커니즘을 사용합니다. 225 궁극적으로 보안을 위해 그리고 참가자의 인센티브가 다음의 이익과 일치하도록 보장합니다. 네트워크에서 $AVAX는 핵심 Sybil 제어 메커니즘에 PoS를 선택합니다. 일부 형태의 지분은 본질적으로 중앙 집중화: 예를 들어 채굴 장비 제조(PoW)는 본질적으로 소수의 손에 중앙 집중화되어 있습니다. 경쟁력 있는 VLSI에 필요한 수십 개의 특허에 대한 적절한 노하우와 접근 권한을 갖춘 사람 제조. 게다가, PoW 채굴은 연간 대규모 채굴자 보조금으로 인해 가치가 누출됩니다. 마찬가지로, 230 디스크 공간은 대규모 데이터 센터 운영자가 가장 많이 소유하고 있습니다. 또한 모든 시빌 제어 메커니즘은 지속적인 비용이 발생합니다. hashing에 대한 전기 비용, 생태계에서 가치 누출은 말할 것도 없습니다. 환경을 파괴합니다. 이는 결과적으로 token에 대한 실현 가능성 범위를 감소시킵니다. 짧은 기간 동안의 가격 변동으로 인해 시스템이 작동하지 않을 수 있습니다. 작업 증명은 본질적으로 다음을 선택합니다. 광부의 능력과는 거의 관련이 없는 값싼 전기를 조달할 수 있는 연결이 있는 광부 235 거래 또는 전체 생태계에 대한 기여를 직렬화합니다. 이 옵션 중에서 우리는 선택합니다 proof-of-stake, 친환경적이고 접근 가능하며 모두에게 개방되어 있기 때문입니다. 그러나 $AVAX가 사용하는 동안 PoS, Avalanche 네트워크를 사용하면 PoW 및 PoS로 서브넷을 시작할 수 있습니다. 스테이킹은 직접적인 경제 활동을 가능하게 하기 때문에 개방형 네트워크에 참여하기 위한 자연스러운 메커니즘입니다. 주장: 공격의 성공 확률은 잘 정의된 금전적 비용에 정비례합니다. 240 기능. 즉, 스테이킹된 노드는 경제적으로 다음과 같은 행동에 참여하지 않도록 동기가 부여됩니다. 지분 가치가 손상될 수 있습니다. 또한, 이 스테이크에는 추가 유지 비용이 발생하지 않습니다(기타 다른 자산에 투자하는 기회비용), 채굴 장비와는 달리 치명적인 공격에 사용하면 완전히 소모됩니다. PoW 작업의 경우 채굴 장비는 간단하게 재사용되거나 소유자가 결정한 경우 완전히 시장에 다시 판매됩니다. 245 네트워크에 진입하려는 노드는 먼저 고정된 지분을 올려 자유롭게 진입할 수 있습니다. 네트워크에 참여하는 동안. 사용자는 스테이크의 기간을 결정합니다. 일단 수락하면 지분을 되돌릴 수 없습니다. 주요 목표는 노드가 실질적으로 공유를 공유하도록 보장하는 것입니다. 네트워크에 대한 거의 안정적인 관점과 동일합니다. 우리는 최소 staking 시간을 다음 순서로 설정할 것으로 예상합니다. 주. 250 PoS 메커니즘을 제안하는 다른 시스템과 달리 $AVAX는 슬래싱을 사용하지 않습니다. 따라서 staking 기간이 만료되면 모든 지분이 반환됩니다. 이를 통해 다음과 같은 원치 않는 시나리오를 방지할 수 있습니다. 코인 손실로 이어지는 클라이언트 소프트웨어 또는 하드웨어 오류. 이는 우리의 디자인 철학과 딱 들어맞습니다. 예측 가능한 기술 구축: 스테이킹된 token은 소프트웨어나 소프트웨어가 있는 경우에도 위험에 처하지 않습니다. 하드웨어 결함. 255 Avalanche에서 참여를 원하는 노드는 validator 체인에 특별한 지분 거래를 발행합니다. 스테이킹 거래 이름은 스테이킹할 금액, 참가자의 staking 키(staking), 기간, 유효성 검사가 시작되는 시간입니다. 거래가 승인되면 자금은 다음 날짜까지 잠겨집니다. staking 기간 종료. 최소 허용 금액은 시스템에 의해 결정되고 시행됩니다. 지분 참가자가 투자한 금액은 참가자가 프로젝트에 미치는 영향의 양에 영향을 미칩니다.Avalanche 플랫폼 2020/06/30 9 합의 프로세스와 보상은 나중에 논의됩니다. 지정된 staking 기간은 다음 사이여야 합니다. δmin 및 δmax는 지분을 잠글 수 있는 최소 및 최대 기간입니다. 와 마찬가지로 staking 금액, staking 기간은 시스템의 보상에도 영향을 미칩니다. 분실 또는 도난 staking 키는 자산 손실로 이어질 수 없습니다. staking 키는 자산이 아닌 합의 프로세스에서만 사용되기 때문입니다. 양도. 265 3.4 $AVAX의 스마트 계약 출시 시 Avalanche는 Ethereum 가상 머신(EVM)을 통해 표준 Solidity 기반 smart contract을 지원합니다. 우리는 플랫폼이 더욱 풍부하고 강력한 smart contract 세트를 지원할 것이라고 생각합니다. 다음을 포함한 도구: – 오프체인 실행 및 온체인 검증을 갖춘 스마트 계약. 270 – 병렬 실행이 가능한 스마트 계약. 동일한 상태에서 작동하지 않는 모든 smart contract Avalanche의 모든 서브넷은 병렬로 실행될 수 있습니다. – Solidity++라고 하는 향상된 Solidity입니다. 이 새로운 언어는 버전 관리, 안전한 수학을 지원합니다. 고정 소수점 산술, 향상된 유형 시스템, LLVM으로의 컴파일, JIT(Just-In-Time) 실행 등이 있습니다. 개발자가 EVM 지원이 필요하지만 프라이빗 서브넷에 smart contract을 배포하려는 경우 275 새 서브넷을 직접 스핀업할 수 있습니다. 이것이 Avalanche가 다음을 통해 기능별 샤딩을 활성화하는 방법입니다. 서브넷. 또한 개발자가 현재 배포된 Ethereum 스마트와의 상호 작용이 필요한 경우 계약을 체결하면 Ethereum의 스푼인 Athereum 서브넷과 상호 작용할 수 있습니다. 마지막으로 개발자라면 Ethereum 가상 머신과 다른 실행 환경이 필요하면 배포를 선택할 수 있습니다. DAML과 같은 다른 실행 환경을 구현하는 서브넷을 통해 smart contract 280 또는 WASM. 서브넷은 VM 동작 이상의 추가 기능을 지원할 수 있습니다. 예를 들어 서브넷은 다음을 시행할 수 있습니다. 더 오랜 기간 동안 smart contract을 보유하는 더 큰 validator 노드에 대한 성능 요구 사항 또는 계약 상태를 비공개로 유지하는 validator입니다. 4 거버넌스와 $AVAX 토큰 4.1 $AVAX 네이티브 토큰 285 통화 정책 기본 token, $AVAX는 공급 한도가 720,000,000 tokens로 설정되어 있습니다. 메인넷 출시 시 360, 000, 000 token을 사용할 수 있습니다. 그러나 다른 제한 공급 token과는 달리 \(AVAX is designed to react to changing economic conditions. In particular, the objective of \)AVAX의 통화 정책은 token을 스테이킹하려는 사용자의 인센티브 균형을 맞추는 것입니다. 플랫폼에서 사용 가능한 다양한 서비스와 상호 작용하기 위해 이를 사용하는 것과 비교됩니다. 플랫폼 참가자 290 집합적으로 분산형 준비 은행 역할을 합니다. Avalanche에서 사용할 수 있는 레버는 staking 보상, 수수료, 및 에어드랍은 모두 관리 가능한 매개변수의 영향을 받습니다. 스테이킹 보상은 온체인 거버넌스에 의해 설정되며, 한도 공급량을 절대 초과하지 않도록 설계된 기능에 의해 관리됩니다. 스테이킹을 유도할 수 있음 수수료를 높이거나 staking 보상을 늘려보세요. 다른 한편으로는 참여도를 높일 수 있습니다. Avalanche 플랫폼 서비스를 통해 수수료를 낮추고 staking 보상을 줄입니다.10 Kevin Sekniqi, Daniel Laine, Stephen Buttolph, Emin G¨un Sirer 용도 결제 진정한 분산형 P2P 결제는 다음과 같은 이유로 인해 업계에서는 대체로 실현되지 않은 꿈입니다. 현재 현직자들의 성과 부족. $AVAX는 다음을 사용하는 결제만큼 강력하고 사용하기 쉽습니다. Visa는 완전히 신뢰할 수 없는 분산 방식으로 매초 전 세계적으로 수천 건의 거래를 허용합니다. 또한 전 세계 판매자에게 $AVAX는 Visa에 비해 직접적인 가치 제안을 제공합니다. 300 수수료. 스테이킹: 시스템 보안 Avalanche 플랫폼에서 시빌 제어는 staking을 통해 이루어집니다. 순서대로 유효성을 확인하려면 참가자는 코인을 잠그거나 스테이크해야 합니다. 때로 스테이커라고도 불리는 검증인은 staking 금액 및 staking 기간을 기준으로 검증 서비스에 대한 보상을 받았습니다. 속성. 선택한 보상 기능은 변동을 최소화하여 대규모 스테이커가 305 불균형적으로 더 많은 보상을 받습니다. 참가자는 또한 다음과 같이 "행운" 요인의 영향을 받지 않습니다. PoW 채굴. 이러한 보상 체계는 또한 채굴 또는 staking 풀의 형성을 방해합니다. 분산되고 신뢰할 수 없는 네트워크 참여. 원자 스왑 시스템의 핵심 보안을 제공하는 것 외에도 $AVAX token은 범용 장치 역할을 합니다. 교환의. 거기에서 Avalanche 플랫폼은 기본적으로 무신뢰 원자 교환을 지원할 수 있습니다. 310 Avalanche에서 직접 모든 유형의 자산에 대한 기본적이고 진정한 분산형 교환을 가능하게 하는 플랫폼입니다. 4.2 거버넌스 거버넌스는 다른 모든 유형과 마찬가지로 모든 플랫폼의 개발 및 채택에 매우 중요합니다. 시스템 – Avalanche도 자연스러운 진화와 업데이트에 직면하게 됩니다. $AVAX는 온체인 거버넌스를 제공합니다. 참가자가 네트워크 변경 사항에 대해 투표할 수 있는 네트워크의 중요한 매개 변수에 대해 315 네트워크 업그레이드 결정을 민주적으로 결정합니다. 여기에는 최소 staking 금액, 주조 속도 및 기타 경제적 매개 변수. 이를 통해 플랫폼은 군중 oracle을 통해 동적 매개변수 최적화를 효과적으로 수행할 수 있습니다. 그러나 다른 거버넌스 플랫폼과 달리 Avalanche은 시스템의 임의적인 측면에 대한 무제한 변경을 허용하지 않습니다. 대신에 미리 결정된 매개변수 수는 거버넌스를 통해 수정될 수 있으므로 시스템을 더욱 예측 가능하게 만듭니다. 320 그리고 안전성을 높입니다. 또한 모든 관리 가능한 매개변수에는 특정 시간 범위 내에서 제한이 적용됩니다. 히스테리시스를 도입하고 짧은 시간 범위에서 시스템이 예측 가능한 상태를 유지하도록 보장합니다. 시스템 매개변수에 대해 전 세계적으로 허용되는 값을 찾기 위한 실행 가능한 프로세스는 관리인이 없는 분산형 시스템에 중요합니다. Avalanche는 합의 메커니즘을 사용하여 다음을 허용하는 시스템을 구축할 수 있습니다. 본질적으로 시스템 전반에 걸친 여론조사인 특별한 거래를 제안할 수 있는 사람. 모든 참여 노드는 다음을 수행할 수 있습니다. 325 그러한 제안을 발행합니다. 명목 보상률은 디지털이든 법정화폐이든 모든 통화에 영향을 미치는 중요한 매개변수입니다. 불행하게도 이 매개변수를 수정하는 암호화폐는 디플레이션이나 인플레이션을 포함한 다양한 문제에 직면할 수 있습니다. 이를 위해 명목 보상률은 사전 설정된 경계 내에서 거버넌스의 적용을 받습니다. 이것은 token 보유자는 $AVAX가 최종적으로 상한선이 정해지는지, 상한선이 없는지, 심지어 디플레이션인지 선택할 수 있습니다.Avalanche 플랫폼 2020/06/30 11 집합 F로 표시되는 거래 수수료 역시 거버넌스의 적용을 받습니다. F는 사실상 다양한 지시 및 거래와 관련된 수수료를 설명하는 튜플입니다. 마지막으로 staking 횟수와 금액 또한 통제 가능합니다. 이러한 매개변수 목록은 그림 1에 정의되어 있습니다. – Δ: 스테이킹 금액($AVAX로 표시). 이 값은 다음과 같이 배치하는 데 필요한 최소 지분을 정의합니다. 시스템에 참여하기 전에 본드를 맺으세요. – δmin : 노드가 시스템에 스테이킹되는 데 필요한 최소 시간입니다. – δmax : 노드가 스테이킹할 수 있는 최대 시간입니다. – ρ : (πΔ, τδmin) →R : 채굴율이라고도 불리는 보상율 함수에 따라 보상 a가 결정됩니다. 참가자는 공개된 π 노드 수를 고려하여 자신의 staking 금액에 따라 청구할 수 있습니다. τδmin ≤δmax와 같이 τ 연속 δmin 기간 동안 소유권을 유지합니다. – F: 다양한 거래에 대한 비용을 지정하는 관리 가능한 수수료 매개변수 집합인 수수료 구조입니다. 그림 1. Avalanche에 사용된 주요 비합의 매개변수. 모든 표기법은 처음 사용할 때 재정의됩니다. 금융 시스템의 예측 가능성 원칙에 따라 $AVAX의 거버넌스에는 히스테리시스가 있습니다. 이는 매개변수 변경 사항이 최근 변경 사항에 크게 의존한다는 의미입니다. 두 가지 제한이 있습니다. 335 각 제어 가능한 매개변수(시간 및 범위)와 연관됩니다. 거버넌스를 사용하여 매개변수가 변경되면 거래가 완료되면 즉시 큰 금액을 다시 변경하는 것이 매우 어려워집니다. 이러한 어려움 마지막 변경 이후 시간이 지날수록 값 제약이 완화됩니다. 전반적으로 이는 시스템을 다음과 같이 유지합니다. 짧은 시간 동안 급격하게 변화하므로 사용자는 시스템 매개변수를 안전하게 예측할 수 있습니다. 단기적으로는 강력한 통제력과 유연성을 갖고 있지만 장기적으로는 유연성이 뛰어납니다. 340

Governance

Governance

1.1 Avalanche Goals and Principles Avalanche is a high-performance, scalable, customizable, and secure blockchain platform. It targets three broad use cases: 15 – Building application-specific blockchains, spanning permissioned (private) and permissionless (public) deployments. – Building and launching highly scalable and decentralized applications (Dapps). – Building arbitrarily complex digital assets with custom rules, covenants, and riders (smart assets). 1 Forward-looking statements generally relate to future events or our future performance. This includes, but is not limited to, Avalanche’s projected performance; the expected development of its business and projects; execution of its vision and growth strategy; and completion of projects that are currently underway, in development or otherwise under consideration. Forward-looking statements represent our management’s beliefs and assumptions only as of the date of this presentation. These statements are not guarantees of future performance and undue reliance should not be placed on them. Such forward-looking statements necessarily involve known and unknown risks, which may cause actual performance and results in future periods to differ materially from any projections expressed or implied herein. Avalanche undertakes no obligation to update forward-looking statements. Although forward-looking statements are our best prediction at the time they are made, there can be no assurance that they will prove to be accurate, as actual results and future events could differ materially. The reader is cautioned not to place undue reliance on forward-looking statements.

2 Kevin Sekniqi, Daniel Laine, Stephen Buttolph, and Emin G¨un Sirer The overarching aim of Avalanche is to provide a unifying platform for the creation, transfer, and trade of 20 digital assets. By construction, Avalanche possesses the following properties: Scalable Avalanche is designed to be massively scalable, robust, and efficient. The core consensus engine is able to support a global network of potentially hundreds of millions of internet-connected, low and highpowered devices that operate seamlessly, with low latencies and very high transactions per second. 25 Secure Avalanche is designed to be robust and achieve high security. Classical consensus protocols are designed to withstand up to f attackers, and fail completely when faced with an attacker of size f + 1 or larger, and Nakamoto consensus provides no security when 51% of the miners are Byzantine. In contrast, Avalanche provides a very strong guarantee of safety when the attacker is below a certain threshold, which can be parametrized by the system designer, and it provides graceful degradation when the attacker exceeds 30 this threshold. It can uphold safety (but not liveness) guarantees even when the attacker exceeds 51%. It is the first permissionless system to provide such strong security guarantees. Decentralized Avalanche is designed to provide unprecedented decentralization. This implies a commitment to multiple client implementations and no centralized control of any kind. The ecosystem is designed to avoid divisions between classes of users with different interests. Crucially, there is no distinction between miners, 35 developers, and users. Governable and Democratic $AVAX is a highly inclusive platform, which enables anyone to connect to its network and participate in validation and first-hand in governance. Any token holder can have a vote in selecting key financial parameters and in choosing how the system evolves. Interoperable and Flexible Avalanche is designed to be a universal and flexible infrastructure for a multitude 40 of blockchains/assets, where the base $AVAX is used for security and as a unit of account for exchange. The system is intended to support, in a value-neutral fashion, many blockchains to be built on top. The platform is designed from the ground up to make it easy to port existing blockchains onto it, to import balances, to support multiple scripting languages and virtual machines, and to meaningfully support multiple deployment scenarios. 45 Outline The rest of this paper is broken down into four major sections. Section 2 outlines the details of the engine that powers the platform. Section 3 discusses the architectural model behind the platform, including subnetworks, virtual machines, bootstrapping, membership, and staking. Section 4 explains the governance model that enables dynamic changes to key economic parameters. Finally, in Section 5 explores various peripheral topics of interest, including potential optimizations, post-quantum cryptography, and realistic 50 adversaries.

Avalanche Platform 2020/06/30 3 Naming Convention The name of the platform is Avalanche, and is typically referred to as “the Avalanche platform”, and is interchangeable/synonymous with “the Avalanche network”, or – simply – Avalanche. Codebases will be released using three numeric identifiers, labeled “v.[0-9].[0-9].[0-100]”, where the first number identifies major releases, the second number identifies minor releases, and the third number 55 identifies patches. The first public release, codenamed Avalanche Borealis, is v. 1.0.0. The native token of the platform is called “$AVAX”. The family of consensus protocols used by the Avalanche platform is referred to as the Snow* family. There are three concrete instantiations, called Avalanche, Snowman, and Frosty.

거버넌스

1.1 Avalanche 목표 및 원칙 Avalanche은 고성능, 확장 가능, 사용자 정의 가능하고 안전한 blockchain 플랫폼입니다. 3명을 대상으로 한다 광범위한 사용 사례: 15 – 허가형(비공개) 및 무허가형(공용)을 포괄하는 애플리케이션별 blockchain 구축 배포. – 확장성이 뛰어난 분산형 애플리케이션(Dapp)을 구축하고 출시합니다. – 맞춤형 규칙, 약정 및 라이더(스마트 자산)를 사용하여 임의로 복잡한 디지털 자산을 구축합니다. 1 미래 예측 진술은 일반적으로 미래 사건이나 당사의 미래 성과와 관련됩니다. 여기에는 포함되지만 그렇지 않습니다. Avalanche의 예상 성능으로 제한됩니다. 사업 및 프로젝트의 예상되는 발전; 처형 비전과 성장 전략 현재 진행 중이거나 개발 중인 프로젝트의 완료 또는 그렇지 않으면 고려 중입니다. 미래 예측 진술은 경영진의 신념과 가정을 나타냅니다. 이 프레젠테이션 날짜 현재에만 해당됩니다. 이러한 진술은 미래의 성과와 부당한 성과를 보장하지 않습니다. 그들에게 의존해서는 안됩니다. 이러한 미래예측 진술에는 반드시 알려지거나 알려지지 않은 내용이 포함됩니다. 실제 실적과 미래 기간의 결과가 예상과 실질적으로 달라질 수 있는 위험 여기에 표현되거나 암시되어 있습니다. Avalanche은 미래 예측 진술을 업데이트할 의무가 없습니다. 비록 미래예측진술은 작성 당시 당사의 최선의 예측이므로, 해당 내용이 적용될 것이라는 보장은 없습니다. 실제 결과와 향후 사건은 실질적으로 다를 수 있으므로 정확한 것으로 입증될 것입니다. 독자는 다음과 같이 경고합니다. 미래 예측 진술에 지나치게 의존하는 것.2 Kevin Sekniqi, Daniel Laine, Stephen Buttolph, Emin G¨un Sirer Avalanche의 가장 중요한 목표는 다음의 생성, 전송 및 거래를 위한 통합 플랫폼을 제공하는 것입니다. 20 디지털 자산. 구조적으로 Avalanche은 다음 속성을 보유합니다. 확장 가능 Avalanche은 대규모 확장이 가능하고 강력하며 효율적으로 설계되었습니다. 핵심 합의 엔진 낮은 지연 시간과 매우 높은 초당 트랜잭션으로 원활하게 작동하는 잠재적으로 수억 개의 인터넷 연결, 저전력 및 고전력 장치로 구성된 글로벌 네트워크를 지원할 수 있습니다. 25 보안 Avalanche은 강력하고 높은 보안을 달성하도록 설계되었습니다. 전통적인 합의 프로토콜은 다음과 같습니다. 최대 f명의 공격자를 견딜 수 있도록 설계되었으며, f + 1 또는 크기의 공격자와 마주하면 완전히 실패합니다. 나카모토 합의는 채굴자의 51%가 비잔틴인 경우 보안을 제공하지 않습니다. 대조적으로, Avalanche은 공격자가 특정 임계값 미만일 때 매우 강력한 안전 보장을 제공합니다. 시스템 설계자가 매개변수화할 수 있으며, 공격자가 이를 초과하면 우아한 성능 저하를 제공합니다. 30 이 문턱. 공격자가 51%를 초과하는 경우에도 안전(활성은 아님) 보장을 유지할 수 있습니다. 그것은 이렇게 강력한 보안을 보장하는 최초의 무허가형 시스템입니다. 분산형 Avalanche은 전례 없는 분산화를 제공하도록 설계되었습니다. 이는 약속을 의미합니다. 여러 클라이언트 구현에 적용되며 어떤 종류의 중앙 집중식 제어도 없습니다. 생태계는 다음을 방지하도록 설계되었습니다. 서로 다른 관심사를 가진 사용자 계층 간의 구분. 결정적으로, 채굴자 사이에는 구별이 없습니다. 35 개발자, 사용자. 거버너블하고 민주적인 $AVAX는 매우 포괄적인 플랫폼으로 누구나 연결할 수 있습니다. 네트워크를 형성하고 검증에 참여하고 거버넌스에 직접 참여합니다. 모든 token 보유자는 투표를 할 수 있습니다. 주요 재무 매개변수를 선택하고 시스템이 어떻게 발전하는지 선택합니다. 상호 운용 가능하고 유연한 Avalanche은 다양한 사용자를 위한 보편적이고 유연한 인프라로 설계되었습니다. 40 blockchains/assets. 여기서 기본 $AVAX는 보안 및 교환용 계정 단위로 사용됩니다. 는 시스템은 가치 중립적인 방식으로 위에 구축될 많은 blockchain을 지원하기 위한 것입니다. 플랫폼 기존 blockchain을 쉽게 포팅하고, 잔액을 가져오고, 여러 스크립팅 언어와 가상 머신을 지원하고 의미 있는 다중 배포를 지원합니다. 시나리오. 45 개요 이 문서의 나머지 부분은 네 가지 주요 섹션으로 구성됩니다. 섹션 2에는 세부 사항이 설명되어 있습니다. 플랫폼을 구동하는 엔진. 섹션 3에서는 다음을 포함하여 플랫폼 뒤의 아키텍처 모델에 대해 논의합니다. 하위 네트워크, 가상 머신, 부트스트래핑, 멤버십 및 staking. 섹션 4에서는 거버넌스를 설명합니다. 주요 경제 매개변수에 대한 역동적인 변화를 가능하게 하는 모델입니다. 마지막으로 5장에서는 다양한 내용을 탐구한다. 잠재적인 최적화, 포스트 양자 암호화 및 현실적 관심을 포함한 주변 관심 주제 50 적.

Avalanche 플랫폼 2020/06/30 3 명명 규칙 플랫폼 이름은 Avalanche이며 일반적으로 "Avalanche"이라고 합니다. 플랫폼”이며 “Avalanche 네트워크” 또는 – 간단히 – Avalanche과 상호 교환 가능/동의어입니다. 코드베이스는 "v.[0-9].[0-9].[0-100]"이라는 라벨이 붙은 세 개의 숫자 식별자를 사용하여 릴리스됩니다. 첫 번째 숫자는 주요 릴리스를 식별하고, 두 번째 숫자는 부 릴리스를 식별하며, 세 번째 숫자는 55 패치를 식별합니다. 코드명 Avalanche Borealis인 첫 번째 공개 릴리스는 v. 1.0.0입니다. 네이티브 token 플랫폼의 이름은 "$AVAX"입니다. Avalanche 플랫폼에서 사용되는 합의 프로토콜 제품군은 다음과 같습니다. Snow* 제품군이라고 합니다. Avalanche, Snowman 및 서리가 내린.

Discussion

Discussion

5.1 Optimizations Pruning Many blockchain platforms, especially those implementing Nakamoto consensus such as Bitcoin, suffer from perpetual state growth. This is because – by protocol – they have to store the entire history of transactions. However, in order for a blockchain to grow sustainably, it must be able to prune old history. 345 This is especially important for blockchains that support high performance, such as Avalanche. Pruning is simple in the Snow* family. Unlike in Bitcoin (and similar protocols), where pruning is not possible per the algorithmic requirements, in $AVAX nodes do not need to maintain parts of the DAG that are deep and highly committed. These nodes do not need to prove any past history to new bootstrapping nodes, and therefore simply have to store active state, i.e. the current balances, as well as uncommitted 350 transactions. Client Types Avalanche can support three different types of clients: archival, full, and light. Archival nodes store the entire history of the $AVAX subnet, the staking subnet, and the smart contract subnet, all the

12 Kevin Sekniqi, Daniel Laine, Stephen Buttolph, and Emin G¨un Sirer way to genesis, meaning that these nodes serve as bootstrapping nodes for new incoming nodes. Additionally these nodes may store the full history of other subnets for which they choose to be validators. Archival 355 nodes are typically machines with high storage capabilities that are paid by other nodes when downloading old state. Full nodes, on the other hand, participate in validation, but instead of storing all history, they simply store the active state (e.g. current UTXO set). Finally, for those that simply need to interact securely with the network using the most minimal amount of resources, Avalanche supports light clients which can prove that some transaction has been committed without needing to download or synchronize history. Light 360 clients engage in the repeated sampling phase of the protocol to ensure safe commitment and network wide consensus. Therefore, light clients in Avalanche provide the same security guarantees as full nodes. Sharding Sharding is the process of partitioning various system resources in order to increase performance and reduce load. There are various types of sharding mechanisms. In network sharding, the set of participants is divided into separate subnetworks as to reduce algorithmic load; in state sharding, participants agree on 365 storing and maintaining only specific subparts of the entire global state; lastly, in transaction sharding, participants agree to separate the processing of incoming transactions. In Avalanche Borealis, the first form of sharding exists through the subnetworks functionality. For example, one may launch a gold subnet and another real-estate subnet. These two subnets can exist entirely in parallel. The subnets interact only when a user wishes to buy real-estate contracts using their gold holdings, 370 at which point Avalanche will enable an atomic swap between the two subnets. 5.2 Concerns Post Quantum Cryptography Post-quantum cryptography has recently gained widespread attention due to the advances in the development of quantum computers and algorithms. The concern with quantum computers is that they can break some of the currently deployed cryptographic protocols, specifically digital 375 signatures. The Avalanche network model enables any number of VMs, so it supports a quantum-resistant virtual machine with a suitable digital signature mechanism. We anticipate several types of digital signature schemes to be deployed, including quantum resistant RLWE-based signatures. The consensus mechanism does not assume any kind of heavy crypto for its core operation. Given this design, it is straightforward to extend the system with a new virtual machine that provides quantum secure cryptographic primitives. 380 Realistic Adversaries The Avalanche paper [6] provides very strong guarantees in the presence of a powerful and hostile adversary, known as a round-adaptive adversary in the full point-to-point model. In other terms, the adversary has full access to the state of every single correct node at all times, knows the random choices of all correct nodes, as well as can update its own state at any time, before and after the correct node has the chance to update its own state. Effectively, this adversary is all powerful, except for 385 the ability to directly update the state of a correct node or modify the communication between correct nodes. Nonetheless, in reality, such an adversary is purely theoretical since practical implementations of the strongest possible adversary are limited at statistical approximations of the network state. Therefore, in practice, we expect worst-case-scenario attacks to be difficult to deploy.

Avalanche Platform 2020/06/30 13 Inclusion and Equality A common problem in permissionless currencies is that of the “rich getting 390 richer”. This is a valid concern, since a PoS system that is improperly implemented may in fact allow wealth generation to be disproportionately attributed to the already large holders of stake in the system. A simple example is that of leader-based consensus protocols, wherein a subcommittee or a designated leader collects all the rewards during its operation, and where the probability of being chosen to collect rewards is proportional to the stake, accruing strong reward compounding effects. Further, in systems such as Bitcoin, 395 there is a “big get bigger” phenomenon where the big miners enjoy a premium over smaller ones in terms of fewer orphans and less lost work. In contrast, Avalanche employs an egalitarian distribution of minting: every single participant in the staking protocol is rewarded equitably and proportionally based on stake. By enabling very large numbers of people to participate first-hand in staking, Avalanche can accommodate millions of people to participate equally in staking. The minimum amount required to participate in the 400 protocol will be up for governance, but it will be initialized to a low value to encourage wide participation. This also implies that delegation is not required to participate with a small allocation. 6 Conclusion In this paper, we discussed the architecture of the Avalanche platform. Compared to other platforms today, which either run classical-style consensus protocols and therefore are inherently non-scalable, or make usage of 405 Nakamoto-style consensus that is inefficient and imposes high operating costs, the Avalanche is lightweight, fast, scalable, secure, and efficient. The native token, which serves for securing the network and paying for various infrastructural costs is simple and backwards compatible. $AVAX has capacity beyond other proposals to achieve higher levels of decentralization, resist attacks, and scale to millions of nodes without any quorum or committee election, and hence without imposing any limits to participation. 410 Besides the consensus engine, Avalanche innovates up the stack, and introduces simple but important ideas in transaction management, governance, and a slew of other components not available in other platforms. Each participant in the protocol will have a voice in influencing how the protocol evolves at all times, made possible by a powerful governance mechanism. Avalanche supports high customizability, allowing nearly instant plug-and-play with existing blockchains. 415

논의

5.1 최적화 많은 blockchain 플랫폼, 특히 Bitcoin와 같은 Nakamoto 합의를 구현하는 플랫폼, 지속적인 국가 성장으로 고통받습니다. 이는 프로토콜에 따라 전체 기록을 저장해야 하기 때문입니다. 거래. 하지만 blockchain이 지속적으로 성장하려면 오래된 역사를 정리할 수 있어야 합니다. 345 이는 Avalanche과 같이 고성능을 지원하는 blockchain에 특히 중요합니다. Snow* 제품군에서는 가지치기가 간단합니다. Bitcoin(및 유사한 프로토콜)과 달리 가지치기가 수행되지 않습니다. 알고리즘 요구 사항에 따라 가능하며 $AVAX 노드에서는 다음과 같은 DAG 부분을 유지할 필요가 없습니다. 깊고 헌신적입니다. 이러한 노드는 새로운 부트스트래핑에 대한 과거 기록을 증명할 필요가 없습니다. 따라서 활성 상태, 즉 현재 잔액과 커밋되지 않은 잔액을 저장하면 됩니다. 350 거래. 클라이언트 유형 Avalanche은 보관, 전체, 경량의 세 가지 클라이언트 유형을 지원할 수 있습니다. 아카이브 노드는 $AVAX 서브넷, staking 서브넷 및 smart contract 서브넷의 전체 기록을 저장합니다.12 Kevin Sekniqi, Daniel Laine, Stephen Buttolph, Emin G¨un Sirer 이는 이러한 노드가 새로운 들어오는 노드에 대한 부트스트래핑 노드 역할을 한다는 것을 의미합니다. 추가적으로 이러한 노드는 validator로 선택한 다른 서브넷의 전체 기록을 저장할 수 있습니다. 아카이브 355 노드는 일반적으로 다운로드 시 다른 노드에서 비용을 지불하는 높은 저장 용량을 갖춘 시스템입니다. 오래된 상태. 반면에 전체 노드는 검증에 참여하지만 모든 기록을 저장하는 대신 단순히 활성 상태(예: 현재 UTXO 세트)를 저장하세요. 마지막으로, 단순히 안전하게 상호작용해야 하는 사람들을 위한 것입니다. 가장 최소한의 리소스를 사용하는 네트워크에서 Avalanche은(는) 다음과 같은 라이트 클라이언트를 지원합니다. 기록을 다운로드하거나 동기화할 필요 없이 일부 트랜잭션이 커밋되었음을 증명합니다. 빛 360 클라이언트는 안전한 약속과 네트워크 전체를 보장하기 위해 프로토콜의 반복적인 샘플링 단계에 참여합니다. 합의. 따라서 Avalanche의 라이트 클라이언트는 전체 노드와 동일한 보안 보장을 제공합니다. 샤딩(Sharding) 샤딩은 성능을 높이기 위해 다양한 시스템 자원을 분할하는 프로세스입니다. 그리고 부하를 줄이세요. 샤딩 메커니즘에는 다양한 유형이 있습니다. 네트워크 샤딩에서는 참가자 집합이 알고리즘 부하를 줄이기 위해 별도의 하위 네트워크로 구분됩니다. 상태 샤딩에서 참가자는 다음에 동의합니다. 365 전체 전역 상태의 특정 하위 부분만 저장하고 유지합니다. 마지막으로 트랜잭션 샤딩에서는 참가자는 들어오는 거래를 별도로 처리하는 데 동의합니다. Avalanche Borealis에서는 첫 번째 형태의 샤딩이 하위 네트워크 기능을 통해 존재합니다. 에 대한 예를 들어 골드 서브넷과 다른 부동산 서브넷을 시작할 수 있습니다. 이 두 서브넷은 완전히 존재할 수 있습니다. 평행. 서브넷은 사용자가 보유 금을 사용하여 부동산 계약을 구매하려는 경우에만 상호 작용합니다. 370 이 시점에서 Avalanche은 두 서브넷 간의 원자 교환을 활성화합니다. 5.2 우려사항 포스트 양자 암호화(Post Quantum Cryptography) 포스트 양자 암호화는 최근 광범위한 주목을 받고 있습니다. 양자컴퓨터와 알고리즘의 발전 덕분이다. 양자에 대한 우려 컴퓨터는 현재 배포된 암호화 프로토콜 중 일부, 특히 디지털 프로토콜을 깨뜨릴 수 있다는 점입니다. 375 서명. Avalanche 네트워크 모델은 VM 수에 관계없이 가능하므로 양자 저항성을 지원합니다. 적절한 디지털 서명 메커니즘을 갖춘 가상 머신. 우리는 여러 유형의 디지털 서명을 예상합니다. 양자 저항성 RLWE 기반 서명을 포함하여 배포할 계획입니다. 합의 메커니즘 핵심 운영을 위해 어떤 종류의 무거운 암호화폐도 가정하지 않습니다. 이 디자인을 보면 간단하다. 양자 보안 암호화 기본 요소를 제공하는 새로운 가상 머신으로 시스템을 확장합니다. 380 현실적인 적 Avalanche 논문 [6]은 다음과 같은 상황에서 매우 강력한 보장을 제공합니다. 강력하고 적대적인 적, 전체 지점 간 모델에서 라운드 적응형 적이라고 합니다. 에서 즉, 공격자는 항상 모든 단일 노드의 상태에 대한 전체 액세스 권한을 갖고 있으며 모든 올바른 노드를 무작위로 선택할 수 있을 뿐만 아니라 노드 전후에 언제든지 자체 상태를 업데이트할 수 있습니다. 올바른 노드는 자신의 상태를 업데이트할 기회를 갖습니다. 사실상 이 적은 다음을 제외하면 모두 강력합니다. 385 올바른 노드의 상태를 직접 업데이트하거나 올바른 노드 간의 통신을 수정하는 기능 노드. 그럼에도 불구하고 실제로 그러한 적은 순전히 이론적인 것입니다. 가능한 가장 강력한 적은 네트워크 상태의 통계적 근사치로 제한됩니다. 따라서 실제로 최악의 시나리오 공격은 배포하기 어려울 것으로 예상됩니다.Avalanche 플랫폼 2020/06/30 13 포용과 평등 허가 없는 통화에서 흔히 발생하는 문제는 '부자가 돈을 벌다'는 것입니다. 390 더 부자”. 부적절하게 구현된 PoS 시스템은 실제로 PoS 시스템을 허용할 수 있으므로 이는 타당한 우려입니다. 부의 창출은 이미 시스템의 대규모 지분 보유자에게 불균형적으로 귀속됩니다. 에이 간단한 예는 리더 기반 합의 프로토콜의 예입니다. 여기서 소위원회 또는 지정된 리더는 운영 중에 모든 보상을 수집하며, 보상을 수집하도록 선택될 확률은 지분에 비례하여 강력한 보상 복합 효과가 발생합니다. 또한 Bitcoin와 같은 시스템에서는 395 대규모 채굴자가 작은 채굴자보다 프리미엄을 누리는 "큰 규모의 성장" 현상이 있습니다. 고아가 적고 일자리 손실이 적습니다. 대조적으로, Avalanche은 주조의 평등한 분배를 사용합니다. staking 프로토콜의 모든 참가자는 지분에 따라 공평하고 비례적으로 보상을 받습니다. 매우 많은 수의 사람들이 staking에 직접 참여할 수 있도록 함으로써 Avalanche은(는) 수용할 수 있습니다. 수백만 명의 사람들이 staking에 동등하게 참여합니다. 참여에 필요한 최소 금액 400 프로토콜은 거버넌스에 사용될 것이지만 광범위한 참여를 장려하기 위해 낮은 값으로 초기화될 것입니다. 이는 또한 작은 할당으로 위임이 참여할 필요가 없음을 의미합니다. 6 결론 이 문서에서는 Avalanche 플랫폼의 아키텍처에 대해 논의했습니다. 현재 다른 플랫폼에 비해 이는 고전적인 스타일의 합의 프로토콜을 실행하므로 본질적으로 확장이 불가능하거나 다음을 사용합니다. 405 비효율적이고 높은 운영 비용을 부과하는 나카모토식 합의, Avalanche은 가볍고, 빠르고, 확장 가능하며, 안전하고 효율적입니다. 네트워크를 보호하고 비용을 지불하는 데 사용되는 네이티브 token 다양한 인프라 비용은 간단하고 이전 버전과 호환됩니다. $AVAX는 다른 제안보다 더 많은 용량을 가지고 있습니다. 더 높은 수준의 분산화를 달성하고 공격에 저항하며 쿼럼 없이 수백만 개의 노드로 확장합니다. 또는 위원회 선출로 인해 참여에 어떠한 제한도 두지 않습니다. 410 합의 엔진 외에도 Avalanche는 스택을 혁신하고 간단하지만 중요한 기능을 도입합니다. 트랜잭션 관리, 거버넌스 및 다른 플랫폼에서는 사용할 수 없는 수많은 기타 구성 요소에 대한 아이디어입니다. 프로토콜의 각 참가자는 항상 프로토콜이 어떻게 발전하는지에 영향을 미치는 목소리를 갖게 됩니다. 강력한 거버넌스 메커니즘을 통해 가능해졌습니다. Avalanche은 높은 사용자 정의 기능을 지원합니다. 기존 blockchain을 사용한 거의 즉각적인 플러그 앤 플레이. 415