Avalanche: uma nova família de protocolos de consenso

Resumo

Avalanche Plataforma 30/06/2020 Kevin Sekniqi, Daniel Laine, Stephen Buttolph e Emin G¨un Sirer Resumo. Este artigo fornece uma visão geral da arquitetura da primeira versão da plataforma Avalanche, codinome Avalanche Borealis. Para obter detalhes sobre a economia do nativo token, denominado $AVAX, nós 5 guie o leitor para o artigo de dinâmica token [2] que o acompanha. Divulgação: As informações descritas neste documento são preliminares e estão sujeitas a alterações a qualquer momento. Além disso, este documento pode conter “declarações prospectivas”.1 Confirmação do Git: 7497e4a4ba0a1ea2dc2a111bc6deefbf3023708e 1 Introdução 10 Este artigo fornece uma visão geral da arquitetura da plataforma Avalanche. O foco principal está nos três principais diferenciais da plataforma: o motor, o modelo arquitetônico e o mecanismo de governança. 1.1 Avalanche Metas e Princípios Avalanche é uma plataforma blockchain de alto desempenho, escalonável, personalizável e segura. Tem como alvo três amplos casos de uso: 15 – Construindo blockchains específicos do aplicativo, abrangendo com permissão (privado) e sem permissão (público) implantações. – Construir e lançar aplicativos altamente escaláveis e descentralizados (Dapps). – Construir ativos digitais arbitrariamente complexos com regras, acordos e acessórios personalizados (ativos inteligentes). 1 As declarações prospectivas geralmente estão relacionadas a eventos futuros ou ao nosso desempenho futuro. Isto inclui, mas não é limitado ao desempenho projetado de Avalanche; o desenvolvimento esperado dos seus negócios e projetos; execução da sua visão e estratégia de crescimento; e conclusão de projetos que estão atualmente em andamento, em desenvolvimento ou caso contrário, está em consideração. As declarações prospectivas representam as crenças e suposições de nossa administração somente a partir da data desta apresentação. Estas declarações não são garantias de desempenho futuro e não se deve confiar neles. Tais declarações prospectivas envolvem necessariamente riscos, que podem fazer com que o desempenho e os resultados reais em períodos futuros sejam materialmente diferentes de quaisquer projeções expressa ou implícita aqui. Avalanche não assume nenhuma obrigação de atualizar declarações prospectivas. Embora declarações prospectivas são nossa melhor previsão no momento em que são feitas, não pode haver garantia de que elas provará ser preciso, pois os resultados reais e eventos futuros podem diferir materialmente. O leitor é alertado para não confiar indevidamente em declarações prospectivas.

Introdução

10 Este artigo fornece uma visão geral da arquitetura da plataforma Avalanche. O foco principal está nos três principais diferenciais da plataforma: o motor, o modelo arquitetônico e o

O motor

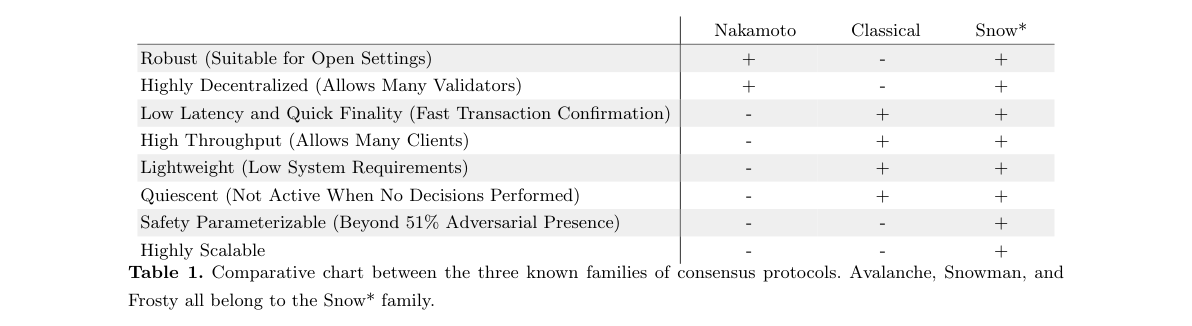

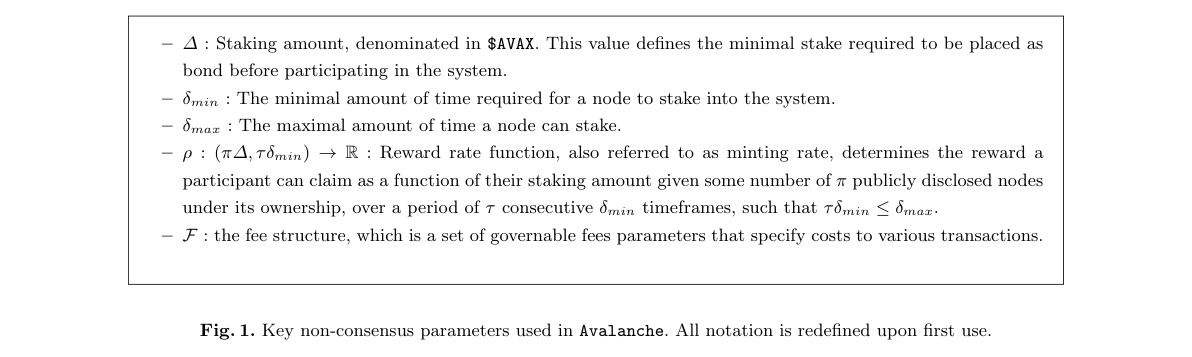

60 A discussão da plataforma Avalanche começa com o componente principal que alimenta a plataforma: o mecanismo de consenso. Contexto Os pagamentos distribuídos e – mais geralmente – a computação, exigem acordo entre um conjunto de máquinas. Portanto, os protocolos de consenso, que permitem a um grupo de nós chegar a um acordo, estão no coração de blockchains, bem como quase todos os sistemas distribuídos industriais de grande escala implantados. O tópico 65 recebeu amplo escrutínio por quase cinco décadas, e esse esforço, até o momento, rendeu apenas duas famílias de protocolos: protocolos de consenso clássicos, que dependem da comunicação de todos para todos, e consenso de Nakamoto, que depende da mineração proof-of-work juntamente com a regra da cadeia mais longa. Embora os protocolos de consenso clássicos podem ter baixa latência e alto rendimento, eles não se adaptam a um grande número de participantes, nem são robusto na presença de mudanças de membros, o que os relegou principalmente a permissões, principalmente 70 implantações estáticas. Os protocolos de consenso de Nakamoto [5, 7, 4], por outro lado, são robustos, mas sofrem de altas latências de confirmação, baixo rendimento e exigem gasto constante de energia para sua segurança. A família de protocolos Snow, introduzida por Avalanche, combina as melhores propriedades dos protocolos de consenso clássicos com o melhor do consenso de Nakamoto. Com base em um mecanismo leve de amostragem de rede, eles alcançam baixa latência e alto rendimento sem a necessidade de concordar com a composição precisa do 75 sistema. Eles variam de milhares a milhões de participantes com participação direta no protocolo de consenso. Além disso, os protocolos não fazem uso da mineração PoW e, portanto, evitam sua exorbitante gasto de energia e subsequente vazamento de valor no ecossistema, produzindo energia leve, verde e inativa protocolos. Mecanismo e propriedades Os protocolos Snow operam por amostragem repetida da rede. Cada nó 80 pesquisa um conjunto pequeno, de tamanho constante e escolhido aleatoriamente de vizinhos e muda sua proposta se uma maioria absoluta suporta um valor diferente. As amostras são repetidas até que a convergência seja alcançada, o que acontece rapidamente em operações normais. Elucidamos o mecanismo de operação através de um exemplo concreto. Primeiro, uma transação é criada por um usuário e enviado para um nó de validação, que é um nó participante do procedimento de consenso. É então 85 propagado para outros nós da rede por meio de fofoca. O que acontece se esse usuário também emitir uma mensagem conflitante4 Kevin Sekniqi, Daniel Laine, Stephen Buttolph e Emin G¨un Sirer transação, ou seja, um gasto duplo? Para escolher entre as transações conflitantes e evitar o gasto duplo, cada nó seleciona aleatoriamente um pequeno subconjunto de nós e consulta quais das transações conflitantes os nós consultados acham que é o válido. Se o nó de consulta receber uma resposta majoritária a favor de uma transação, então o nó altera sua própria resposta a essa transação. Cada nó da rede 90 repete esse procedimento até que toda a rede chegue a um consenso sobre uma das transações conflitantes. Surpreendentemente, embora o mecanismo central de operação seja bastante simples, esses protocolos levam a resultados altamente dinâmica de sistema desejável que os torna adequados para implantação em larga escala. – Sem permissão, aberto à rotatividade e robusto. A última série de projetos blockchain empregam clássicos protocolos de consenso e, portanto, exigem pleno conhecimento dos membros. Conhecendo todo o conjunto do par95 participantes é suficientemente simples em sistemas fechados e autorizados, mas torna-se cada vez mais difícil em sistemas abertos e redes descentralizadas. Esta limitação impõe elevados riscos de segurança aos operadores existentes que empregam tais protocolos. Em contraste, os protocolos Snow mantêm altas garantias de segurança mesmo quando há discrepâncias bem quantificadas entre as visualizações de rede de dois nós quaisquer. Validadores de protocolos Snow aproveite a capacidade de validar sem conhecimento completo e contínuo de associação. São, portanto, robustos 100 e altamente adequado para blockchains públicos. – Escalável e Descentralizada Uma característica central da família Snow é sua capacidade de escalar sem incorrer em compensações fundamentais. Os protocolos Snow podem ser dimensionados para dezenas de milhares ou milhões de nós, sem delegação a subconjuntos de validators. Esses protocolos desfrutam da melhor descentralização de sistema da categoria, permitindo cada nó para validar totalmente. A participação contínua em primeira mão tem implicações profundas para a segurança 105 do sistema. Em quase todos os protocolos proof-of-stake que tentam escalar para um grande conjunto de participantes, o modo típico de operação é permitir o escalonamento delegando a validação a um subcomitê. Naturalmente, isto implica que a segurança do sistema é agora precisamente tão elevada quanto o custo da corrupção do subcomitê. Além disso, os subcomités estão sujeitos à formação de cartéis. Nos protocolos do tipo Snow, tal delegação não é necessária, permitindo que cada operador do nó tenha um primeiro110 dizer manualmente no sistema, em todos os momentos. Outro design, normalmente chamado de fragmentação de estado, tenta para fornecer escalabilidade paralelizando a serialização de transações para redes independentes de validators. Infelizmente, a segurança do sistema em tal projeto torna-se apenas tão alta quanto o mais fácil de ser corrompido. fragmento independente. Portanto, nem a eleição do subcomitê nem a fragmentação são estratégias de escalonamento adequadas para plataformas criptográficas. 115 – Adaptativo. Ao contrário de outros sistemas baseados em votação, os protocolos Snow alcançam maior desempenho quando o O adversário é pequeno e, ainda assim, altamente resiliente sob grandes ataques. – Assincronamente seguro. Os protocolos Snow, diferentemente dos protocolos de cadeia mais longa, não exigem sincronicidade para operar com segurança e, portanto, evitar gastos duplos, mesmo diante de partições de rede. Em Bitcoin, por exemplo, se a suposição de sincronicidade for violada, é possível operar para bifurcações independentes do 120 Bitcoin rede por períodos prolongados de tempo, o que invalidaria qualquer transação uma vez que os forks curar. – Baixa latência. A maioria dos blockchains hoje não são capazes de oferecer suporte a aplicativos de negócios, como negociação ou pagamentos de varejo. É simplesmente impraticável esperar minutos, ou mesmo horas, pela confirmação das transações. Portanto, uma das propriedades mais importantes, e ainda assim altamente negligenciadas, dos protocolos de consenso é a 125 tempo para a finalidade. Os protocolos Snow atingem a finalização normalmente em ≤1 segundo, o que é significativamente menor do que protocolos de cadeia mais longa e blockchains fragmentados, ambos os quais normalmente abrangem a finalidade de um assunto de minutos.Avalanche Plataforma 30/06/2020 5 – Alto rendimento. Os protocolos Snow, que podem construir uma cadeia linear ou um DAG, alcançam milhares de transações por segundo (mais de 5.000 tps), mantendo a descentralização total. Novas soluções blockchain que afirmam 130 alto TPS normalmente negocia descentralização e segurança e opta por sistemas mais centralizados e inseguros mecanismos de consenso. Alguns projetos relatam números provenientes de ambientes altamente controlados, reportando assim verdadeiros resultados de desempenho. Os números relatados para $AVAX são obtidos diretamente de uma rede Avalanche real e totalmente implementada, executada em 2.000 nós na AWS, distribuída geograficamente em todo o mundo em redes de baixo custo. máquinas. Resultados de desempenho mais altos (10.000+) podem ser alcançados assumindo maior largura de banda 135 provisionamento para cada nó e hardware dedicado para verificação de assinatura. Por fim, notamos que o as métricas mencionadas acima estão na camada base. As soluções de escalonamento da camada 2 aumentam imediatamente esses resultados consideravelmente. Gráficos Comparativos de Consenso A Tabela 1 descreve as diferenças entre as três famílias conhecidas de protocolos de consenso através de um conjunto de 8 eixos críticos. 140 Nakamoto Clássico Neve Robusto (adequado para configurações abertas) + - + Altamente descentralizado (permite muitos validadores) + - + Baixa latência e finalização rápida (confirmação rápida de transação) - + + Alto rendimento (permite muitos clientes) - + + Leve (baixos requisitos de sistema) - + + Quiescente (não ativo quando nenhuma decisão é executada) - + + Segurança parametrizável (além de 51% de presença adversária) - - + Altamente escalável - - + Tabela 1. Gráfico comparativo entre as três famílias conhecidas de protocolos de consenso. Avalanche, boneco de neve e Todos Frosty pertencem à família Snow.

Visão geral da plataforma

Nesta seção, fornecemos uma visão geral da arquitetura da plataforma e discutimos várias implementações detalhes. A plataforma Avalanche separa claramente três preocupações: cadeias (e ativos construídos em cima), execução ambientes e implantação. 3.1 Arquitetura 145 Sub-redes Uma sub-rede, ou sub-rede, é um conjunto dinâmico de validators trabalhando juntos para alcançar consenso no estado de um conjunto de blockchains. Cada blockchain é validado por uma sub-rede e uma sub-rede pode validar arbitrariamente muitos blockchains. Um validator pode ser membro de muitas sub-redes arbitrariamente. Uma sub-rede decide quem pode entrar nele e pode exigir que seus validators constituintes tenham certas propriedades. O Avalanche plataforma suporta a criação e operação de muitas sub-redes arbitrariamente. Para criar uma nova sub-rede 150 ou para ingressar em uma sub-rede é necessário pagar uma taxa denominada em $AVAX.

6 Kevin Sekniqi, Daniel Laine, Stephen Buttolph e Emin G¨un Sirer O modelo de sub-rede oferece uma série de vantagens: – Se um validator não se importa com os blockchains em uma determinada sub-rede, ele simplesmente não ingressará nessa sub-rede. Isso reduz o tráfego de rede, bem como os recursos computacionais exigidos dos validators. Isto está em contraste com outros projetos blockchain, nos quais cada validator deve validar todas as transações, mesmo 155 aqueles com quem eles não se importam. – Como as sub-redes decidem quem pode entrar nelas, é possível criar sub-redes privadas. Ou seja, cada blockchain em a sub-rede é validada apenas por um conjunto de validators confiáveis. – Pode-se criar uma sub-rede onde cada validator possui certas propriedades. Por exemplo, pode-se criar um sub-rede onde cada validator está localizado em uma determinada jurisdição ou onde cada validator está vinculado a algum 160 contrato do mundo real. Isto pode ser benéfico por razões de conformidade. Existe uma sub-rede especial chamada Sub-rede Padrão. É validado por todos os validators. (Isto é, para para validar qualquer sub-rede, é necessário também validar a sub-rede padrão.) A sub-rede padrão valida um conjunto de blockchains predefinidos, incluindo o blockchain onde $AVAX reside e é negociado. Máquinas Virtuais Cada blockchain é uma instância de uma Máquina Virtual (VM). Uma VM é um modelo para um 165 blockchain, assim como uma classe, é um projeto para um objeto em uma linguagem de programação orientada a objetos. O interface, estado e comportamento de um blockchain são definidos pela VM que o blockchain executa. O seguinte propriedades de um blockchain e outras são definidas por uma VM: – O conteúdo de um bloco – A transição de estado que ocorre quando um bloco é aceito 170 – As APIs expostas pelo blockchain e seus endpoints – Os dados que são persistidos no disco Dizemos que um blockchain “usa” ou “executa” uma determinada VM. Ao criar um blockchain, especifica-se a VM ele é executado, bem como o estado de gênese do blockchain. Um novo blockchain pode ser criado usando um pré-existente VM ou um desenvolvedor pode codificar um novo. Pode haver muitos blockchains arbitrariamente executando a mesma VM. 175 Cada blockchain, mesmo aqueles que executam a mesma VM, é logicamente independente dos outros e mantém sua próprio estado. 3.2 Inicialização O primeiro passo para participar do Avalanche é o bootstrapping. O processo ocorre em três etapas: conexão para semear âncoras, descoberta de rede e estado e se tornar um validator. 180 Âncoras de sementes Qualquer sistema de rede de pares que opera sem permissão (ou seja, codificado) conjunto de identidades requer algum mecanismo para descoberta de pares. Nas redes de compartilhamento de arquivos peer-to-peer, um conjunto de rastreadores são usados. Em redes criptográficas, um mecanismo típico é o uso de nós de sementes DNS (aos quais nos referimosAvalanche Plataforma 30/06/2020 7 como âncoras iniciais), que compreendem um conjunto de endereços IP iniciais bem definidos a partir dos quais outros membros do a rede pode ser descoberta. A função dos nós iniciais do DNS é fornecer informações úteis sobre o conjunto 185 de participantes ativos no sistema. O mesmo mecanismo é empregado em Bitcoin Core [1], em que o O arquivo src/chainparams.cpp do código-fonte contém uma lista de nós iniciais codificados. A diferença entre BTC e Avalanche é que o BTC requer apenas um nó inicial DNS correto, enquanto Avalanche requer um simples maioria das âncoras está correta. Por exemplo, um novo usuário pode optar por inicializar a visualização da rede através de um conjunto de bolsas bem estabelecidas e respeitáveis, nenhuma das quais individualmente não é confiável. 190 Observamos, no entanto, que o conjunto de nós de bootstrap não precisa ser codificado ou estático e pode ser fornecido pelo usuário, embora, para facilidade de uso, os clientes possam fornecer uma configuração padrão que inclua economia atores importantes, como bolsas, com os quais os clientes desejam compartilhar uma visão de mundo. Não há barreira para tornar-se uma âncora de semente, portanto, um conjunto de âncoras de semente não pode ditar se um nó pode ou não entrar a rede, uma vez que os nós podem descobrir a rede mais recente de Avalanche pares anexando-se a qualquer conjunto de sementes 195 âncoras. Descoberta de rede e estado Uma vez conectado às âncoras de semente, um nó consulta o conjunto mais recente de transições de estado. Chamamos esse conjunto de transições de estado de fronteira aceita. Para uma cadeia, a fronteira aceita é o último bloco aceito. Para um DAG, a fronteira aceita é o conjunto de vértices que são aceitos, mas possuem não há filhos aceitos. Depois de coletar as fronteiras aceitas das âncoras de sementes, as transições de estado que 200 são aceitos pela maioria das âncoras de sementes é definido como aceito. O estado correto é então extraído sincronizando com os nós amostrados. Contanto que haja uma maioria de nós corretos na âncora de semente definido, então as transições de estado aceitas devem ter sido marcadas como aceitas por pelo menos um nó correto. Este processo de descoberta de estado também é usado para descoberta de rede. O conjunto de membros da rede é definido na cadeia validator. Portanto, a sincronização com a cadeia validator permite que o nó descubra 205 o conjunto atual de validators. A cadeia validator será discutida mais detalhadamente na próxima seção. 3.3 Controle e adesão de Sybil Os protocolos de consenso fornecem suas garantias de segurança sob a suposição de que até um número limite dos membros do sistema pode ser contraditório. Um ataque Sybil, em que um nó inunda a rede de forma barata com identidades maliciosas, podem invalidar trivialmente essas garantias. Fundamentalmente, tal ataque só pode ser 210 dissuadido pela troca de presença com a prova de um recurso difícil de falsificar [3]. Sistemas anteriores exploraram o uso de mecanismos de dissuasão Sybil que abrangem proof-of-work (PoW), proof-of-stake (PoS), prova de tempo decorrido (POET), prova de espaço e tempo (PoST) e prova de autoridade (PoA). Na sua essência, todos estes mecanismos têm uma função idêntica: exigem que cada participante tenha alguma “pele no jogo” na forma de algum compromisso económico, que por sua vez proporciona uma vantagem económica 215 barreira contra o mau comportamento desse participante. Todos eles envolvem uma forma de aposta, seja na forma de plataformas de mineração e hash energia (PoW), espaço em disco (PoST), hardware confiável (POET) ou uma identidade aprovada (PoA). Esta aposta constitui a base de um custo económico que os participantes devem suportar para adquirir voz. Para por exemplo, em Bitcoin, a capacidade de contribuir com blocos válidos é diretamente proporcional ao poder hash do participante proponente. Infelizmente, também tem havido uma confusão substancial entre protocolos de consenso8 Kevin Sekniqi, Daniel Laine, Stephen Buttolph e Emin G¨un Sirer versus mecanismos de controle Sybil. Observamos que a escolha de protocolos de consenso é, em sua maior parte, ortogonal à escolha do mecanismo de controle Sybil. Isto não quer dizer que os mecanismos de controlo da Sybil sejam substituições imediatas entre si, uma vez que uma escolha específica pode ter implicações sobre o garantias do protocolo de consenso. No entanto, a família Snow* pode ser associada a muitos destes conhecidos mecanismos, sem modificação significativa. 225 Em última análise, por questões de segurança e para garantir que os incentivos dos participantes estejam alinhados em benefício da a rede, $AVAX escolhe PoS para o mecanismo central de controle Sybil. Algumas formas de participação são inerentemente centralizado: a fabricação de plataformas de mineração (PoW), por exemplo, é inerentemente centralizada nas mãos de alguns pessoas com o conhecimento adequado e acesso às dezenas de patentes necessárias para VLSI competitivo fabricação. Além disso, a mineração PoW perde valor devido aos grandes subsídios anuais aos mineradores. Da mesma forma, 230 o espaço em disco é propriedade em grande parte de grandes operadores de datacenter. Além disso, todos os mecanismos de controle Sybil que acumulam custos contínuos, por ex. custos de eletricidade para hashing, vazamento de valor do ecossistema, sem mencionar destruir o meio ambiente. Isto, por sua vez, reduz o envelope de viabilidade para o token, em que um evento adverso a mudança de preços em um pequeno período de tempo pode tornar o sistema inoperante. A prova de trabalho seleciona inerentemente mineiros que têm conexões para adquirir eletricidade barata, o que tem pouco a ver com a capacidade dos mineiros 235 para serializar transações ou suas contribuições para o ecossistema geral. Dentre essas opções, escolhemos proof-of-stake, porque é verde, acessível e aberto a todos. Notamos, no entanto, que embora o $AVAX use PoS, a rede Avalanche permite que sub-redes sejam lançadas com PoW e PoS. O staking é um mecanismo natural de participação numa rede aberta porque permite um impacto económico direto. argumento: a probabilidade de sucesso de um ataque é diretamente proporcional a um custo monetário bem definido 240 função. Em outras palavras, os nós que apostam são motivados economicamente para não se envolverem em comportamentos que pode prejudicar o valor da sua participação. Adicionalmente, esta participação não incorre em quaisquer custos adicionais de manutenção (outros depois o custo de oportunidade de investir em outro ativo), e possui a propriedade que, diferentemente dos equipamentos de mineração, é totalmente consumido se usado em um ataque catastrófico. Para operações PoW, o equipamento de mineração pode ser simplesmente reutilizados ou – se o proprietário decidir – totalmente vendidos de volta ao mercado. 245 Um nó que deseja entrar na rede pode fazê-lo livremente, primeiro colocando uma aposta que está imobilizada durante a duração da participação na rede. O usuário determina o valor da duração da aposta. Uma vez aceita, uma aposta não pode ser revertida. O principal objetivo é garantir que os nós compartilhem substancialmente o mesma visão praticamente estável da rede. Prevemos definir o tempo mínimo staking na ordem de um semana. 250 Ao contrário de outros sistemas que também propõem um mecanismo PoS, $AVAX não faz uso de slashing, e portanto, toda a aposta será devolvida quando o período staking expirar. Isso evita cenários indesejados, como uma falha de software ou hardware cliente levando à perda de moedas. Isso se encaixa com nossa filosofia de design de construção de tecnologia previsível: os tokens apostados não correm risco, mesmo na presença de software ou falhas de hardware. 255 Em Avalanche, um nó que deseja participar emite uma transação de participação especial para a cadeia validator. As transações de staking nomeiam um valor para apostar, a chave staking do participante que é staking, a duração, e a hora em que a validação começará. Assim que a transação for aceita, os fundos ficarão bloqueados até o final do período staking. O valor mínimo permitido é decidido e aplicado pelo sistema. A aposta quantia colocada por um participante tem implicações tanto para a quantidade de influência que o participante tem noAvalanche Plataforma 30/06/2020 9 processo de consenso, bem como a recompensa, conforme discutido posteriormente. A duração staking especificada deve estar entre δmin e δmax, os prazos mínimo e máximo para os quais qualquer aposta pode ser bloqueada. Tal como acontece com o staking valor, o período staking também tem implicações para a recompensa no sistema. Perda ou roubo do A chave staking não pode levar à perda de ativos, pois a chave staking é usada apenas no processo de consenso, não para ativos transferência. 265 3.4 Contratos inteligentes em $AVAX No lançamento, Avalanche suporta smart contracts padrão baseados em Solidity por meio da máquina virtual Ethereum (EVM). Prevemos que a plataforma suportará um conjunto mais rico e poderoso de smart contract ferramentas, incluindo: – Contratos inteligentes com execução off-chain e verificação on-chain. 270 – Contratos inteligentes com execução paralela. Quaisquer smart contracts que não operem no mesmo estado em qualquer sub-rede em Avalanche poderá ser executada em paralelo. – Um Solidity melhorado, chamado Solidity++. Esta nova linguagem suportará versionamento e matemática segura e aritmética de ponto fixo, um sistema de tipos aprimorado, compilação para LLVM e execução just-in-time. Se um desenvolvedor precisar de suporte EVM, mas quiser implantar smart contracts em uma sub-rede privada, ele 275 pode criar uma nova sub-rede diretamente. É assim que Avalanche permite a fragmentação específica de funcionalidade por meio de as sub-redes. Além disso, se um desenvolvedor precisar de interações com o Ethereum smart atualmente implantado contratos, eles podem interagir com a sub-rede Athereum, que é uma colher de Ethereum. Finalmente, se um desenvolvedor requer um ambiente de execução diferente da máquina virtual Ethereum, eles podem optar por implantar seu smart contract através de uma sub-rede que implementa um ambiente de execução diferente, como DAML 280 ou WASM. As sub-redes podem suportar recursos adicionais além do comportamento da VM. Por exemplo, as sub-redes podem impor requisitos de desempenho para nós validator maiores que mantêm smart contracts por períodos de tempo mais longos, ou validators que mantêm estado de contrato de forma privada. 4 Governança e o token $AVAX 4.1 O token nativo $AVAX 285 Política Monetária O token nativo, $AVAX, é de fornecimento limitado, onde o limite é definido em 720.000.000 tokens, com 360.000.000 tokens disponíveis no lançamento da mainnet. No entanto, ao contrário de outros tokens de fornecimento limitado que asse a taxa de cunhagem perpetuamente, \(AVAX is designed to react to changing economic conditions. In particular, the objective of \)A política monetária da AVAX é equilibrar os incentivos dos usuários para apostar no token em vez de usá-lo para interagir com a variedade de serviços disponíveis na plataforma. Participantes da plataforma 290 actuar colectivamente como um banco de reserva descentralizado. As alavancas disponíveis em Avalanche são staking recompensas, taxas, e lançamentos aéreos, todos influenciados por parâmetros governáveis. As recompensas de aposta são definidas pela governança em cadeia e são governadas por uma função projetada para nunca ultrapassar o fornecimento limitado. O piqueteamento pode ser induzido aumentando as taxas ou aumentando as recompensas staking. Por outro lado, podemos induzir um maior envolvimento com os serviços da plataforma Avalanche, reduzindo as taxas e diminuindo a recompensa staking.10 Kevin Sekniqi, Daniel Laine, Stephen Buttolph e Emin G¨un Sirer Usos Pagamentos Os verdadeiros pagamentos descentralizados peer-to-peer são em grande parte um sonho não realizado para a indústria devido a a actual falta de desempenho dos titulares. $AVAX é tão poderoso e fácil de usar quanto pagamentos usando Visa, permitindo milhares de transações globalmente a cada segundo, de maneira descentralizada e totalmente sem confiança. Além disso, para comerciantes de todo o mundo, a $AVAX oferece uma proposta de valor direta em relação à Visa, nomeadamente menor 300 taxas. Staking: Protegendo o Sistema Na plataforma Avalanche, o controle Sybil é obtido via staking. Em ordem para validar, o participante deve trancar moedas ou apostar. Os validadores, às vezes chamados de stakers, são compensados por seus serviços de validação com base no valor de staking e duração de staking, entre outros propriedades. A função de compensação escolhida deve minimizar a variância, garantindo que os grandes apostadores não 305 recebem desproporcionalmente mais compensação. Os participantes também não estão sujeitos a nenhum fator de “sorte”, como em Mineração PoW. Tal esquema de recompensa também desencoraja a formação de pools de mineração ou staking que possibilitem verdadeiramente participação descentralizada e sem confiança na rede. Swaps atômicos Além de fornecer a segurança central do sistema, o $AVAX token serve como unidade universal de troca. A partir daí, a plataforma Avalanche será capaz de suportar swaps atômicos confiáveis nativamente em 310 a plataforma que permite trocas nativas e verdadeiramente descentralizadas de qualquer tipo de ativo diretamente em Avalanche. 4.2 Governança A governança é fundamental para o desenvolvimento e adoção de qualquer plataforma porque – como acontece com todos os outros tipos de sistemas – Avalanche também enfrentará evolução e atualizações naturais. $AVAX fornece governança na cadeia para parâmetros críticos da rede onde os participantes podem votar em alterações na rede e 315 resolver decisões de atualização de rede democraticamente. Isso inclui fatores como o valor mínimo de staking, taxa de cunhagem, bem como outros parâmetros econômicos. Isso permite que a plataforma execute com eficácia a otimização dinâmica de parâmetros por meio de uma multidão oracle. No entanto, ao contrário de algumas outras plataformas de governação por aí, Avalanche não permite alterações ilimitadas em aspectos arbitrários do sistema. Em vez disso, apenas um um número predeterminado de parâmetros pode ser modificado através da governança, tornando o sistema mais previsível 320 e aumentando a segurança. Além disso, todos os parâmetros governáveis estão sujeitos a limites dentro de prazos específicos, introduzindo histerese e garantindo que o sistema permaneça previsível em curtos intervalos de tempo. Um processo viável para encontrar valores globalmente aceitáveis para os parâmetros do sistema é fundamental para sistemas descentralizados sem custodiantes. Avalanche pode usar seu mecanismo de consenso para construir um sistema que permita ninguém proponha transações especiais que são, em essência, pesquisas que abrangem todo o sistema. Qualquer nó participante pode 325 emitir tais propostas. A taxa de recompensa nominal é um parâmetro importante que afeta qualquer moeda, seja ela digital ou fiduciária. Infelizmente, as criptomoedas que fixam esse parâmetro podem enfrentar vários problemas, incluindo deflação ou inflação. Para tal, a taxa de recompensa nominal está sujeita a governação, dentro de limites pré-estabelecidos. Isto irá permitir que os detentores de token escolham se $AVAX será eventualmente limitado, ilimitado ou mesmo deflacionário.Avalanche Plataforma 30/06/2020 11 As taxas de transação, indicadas pelo conjunto F, também estão sujeitas à governança. F é efetivamente uma tupla que descreve as taxas associadas às diversas instruções e transações. Finalmente, staking horários e valores também são governáveis. A lista desses parâmetros está definida na Figura 1. – ∆: Valor do staking, denominado em $AVAX. Este valor define a aposta mínima necessária para ser colocada como vínculo antes de participar do sistema. – δmin: A quantidade mínima de tempo necessária para um nó fazer piquetagem no sistema. – δmax: A quantidade máxima de tempo que um nó pode apostar. – ρ: (π∆, τδmin) →R: A função de taxa de recompensa, também conhecida como taxa de cunhagem, determina a recompensa a o participante pode reivindicar em função de seu valor staking dado um certo número de nós π divulgados publicamente sob sua propriedade, durante um período de τ intervalos de tempo δmin consecutivos, de modo que τδmin ≤δmax. – F: a estrutura de taxas, que é um conjunto de parâmetros de taxas governáveis que especificam custos para diversas transações. Figura 1. Principais parâmetros não consensuais usados em Avalanche. Toda a notação é redefinida na primeira utilização. Em linha com o princípio da previsibilidade num sistema financeiro, a governação no $AVAX tem histerese, o que significa que as alterações nos parâmetros são altamente dependentes de suas alterações recentes. Existem dois limites 335 associado a cada parâmetro governável: tempo e intervalo. Depois que um parâmetro é alterado usando uma governança transação, torna-se muito difícil alterá-la novamente imediatamente e em grande quantidade. Essas dificuldades e as restrições de valor diminuem à medida que o tempo passa desde a última alteração. No geral, isso evita que o sistema mudando drasticamente em um curto período de tempo, permitindo aos usuários prever com segurança os parâmetros do sistema no curto prazo, ao mesmo tempo em que possui forte controle e flexibilidade no longo prazo. 340

Governança

1.1 Avalanche Metas e Princípios Avalanche é uma plataforma blockchain segura, escalonável, personalizável e de alto desempenho. Tem como alvo três amplos casos de uso: 15 – Construindo blockchains específicos do aplicativo, abrangendo com permissão (privado) e sem permissão (público) implantações. – Construir e lançar aplicativos altamente escaláveis e descentralizados (Dapps). – Construir ativos digitais arbitrariamente complexos com regras, acordos e acessórios personalizados (ativos inteligentes). 1 As declarações prospectivas geralmente estão relacionadas a eventos futuros ou ao nosso desempenho futuro. Isto inclui, mas não é limitado ao desempenho projetado de Avalanche; o desenvolvimento esperado dos seus negócios e projetos; execução da sua visão e estratégia de crescimento; e conclusão de projetos que estão atualmente em andamento, em desenvolvimento ou caso contrário, está em consideração. As declarações prospectivas representam as crenças e suposições de nossa administração somente a partir da data desta apresentação. Estas declarações não são garantias de desempenho futuro e não se deve confiar neles. Tais declarações prospectivas envolvem necessariamente riscos, que podem fazer com que o desempenho e os resultados reais em períodos futuros sejam materialmente diferentes de quaisquer projeções expressa ou implícita aqui. Avalanche não assume nenhuma obrigação de atualizar declarações prospectivas. Embora declarações prospectivas são nossa melhor previsão no momento em que são feitas, não pode haver garantia de que elas provará ser preciso, pois os resultados reais e eventos futuros podem diferir materialmente. O leitor é alertado para não confiar indevidamente em declarações prospectivas.2 Kevin Sekniqi, Daniel Laine, Stephen Buttolph e Emin G¨un Sirer O objetivo geral de Avalanche é fornecer uma plataforma unificadora para a criação, transferência e comércio de 20 ativos digitais. Por construção, Avalanche possui as seguintes propriedades: Escalável Avalanche foi projetado para ser extremamente escalável, robusto e eficiente. O principal mecanismo de consenso é capaz de suportar uma rede global de potencialmente centenas de milhões de dispositivos conectados à Internet, de baixa e alta potência, que operam perfeitamente, com baixas latências e transações muito altas por segundo. 25 O Secure Avalanche foi projetado para ser robusto e atingir alta segurança. Os protocolos de consenso clássicos são projetado para suportar até f atacantes e falhar completamente quando confrontado com um invasor de tamanho f + 1 ou maior, e o consenso de Nakamoto não oferece segurança quando 51% dos mineiros são bizantinos. Em contraste, Avalanche fornece uma garantia de segurança muito forte quando o invasor está abaixo de um determinado limite, que pode ser parametrizado pelo projetista do sistema e fornece degradação elegante quando o invasor excede 30 esse limite. Ele pode manter garantias de segurança (mas não de vivacidade) mesmo quando o invasor excede 51%. É o primeiro sistema sem permissão a fornecer garantias de segurança tão fortes. O Avalanche descentralizado foi projetado para fornecer descentralização sem precedentes. Isto implica um compromisso para múltiplas implementações de clientes e nenhum tipo de controle centralizado. O ecossistema é projetado para evitar divisões entre classes de usuários com interesses diferentes. Crucialmente, não há distinção entre mineiros, 35 desenvolvedores e usuários. Governável e Democrático $AVAX é uma plataforma altamente inclusiva, que permite que qualquer pessoa se conecte ao seu rede e participar na validação e em primeira mão na governança. Qualquer titular de token pode votar em na seleção dos principais parâmetros financeiros e na escolha de como o sistema evolui. Interoperável e flexível Avalanche foi projetado para ser uma infraestrutura universal e flexível para uma infinidade 40 de blockchains/assets, onde a base $AVAX é usada para segurança e como unidade de conta para troca. O O sistema destina-se a suportar, de uma forma neutra em termos de valor, muitos blockchains a serem construídos em cima. A plataforma foi projetado desde o início para facilitar a portabilidade de blockchains existentes para ele, para importar saldos, para oferecer suporte a diversas linguagens de script e máquinas virtuais e oferecer suporte significativo a diversas implantações cenários. 45 Esboço O restante deste documento está dividido em quatro seções principais. A seção 2 descreve os detalhes do motor que alimenta a plataforma. A Seção 3 discute o modelo arquitetônico por trás da plataforma, incluindo sub-redes, máquinas virtuais, inicialização, associação e staking. A Seção 4 explica a governança modelo que permite mudanças dinâmicas nos principais parâmetros económicos. Finalmente, na Seção 5 explora vários tópicos periféricos de interesse, incluindo otimizações potenciais, criptografia pós-quântica e sistemas realistas 50 adversários.

Avalanche Plataforma 30/06/2020 3 Convenção de nomenclatura O nome da plataforma é Avalanche e normalmente é chamada de “Avalanche plataforma”, e é intercambiável/sinônimo de “a rede Avalanche”, ou – simplesmente – Avalanche. As bases de código serão lançadas usando três identificadores numéricos, rotulados como “v.[0-9].[0-9].[0-100]”, onde o O primeiro número identifica os lançamentos principais, o segundo número identifica os lançamentos secundários e o terceiro número 55 identifica manchas. O primeiro lançamento público, codinome Avalanche Borealis, é v. O nativo token da plataforma é chamado “$AVAX”. A família de protocolos de consenso usados pela plataforma Avalanche é conhecida como família Snow*. Existem três instanciações concretas, chamadas Avalanche, Snowman e Gelado.

Discussão

5.1 Otimizações Removendo muitas plataformas blockchain, especialmente aquelas que implementam o consenso Nakamoto, como Bitcoin, sofrem com o crescimento perpétuo do Estado. Isto porque – por protocolo – eles têm que armazenar todo o histórico de transações. No entanto, para que um blockchain cresça de forma sustentável, deve ser capaz de podar a velha história. 345 Isto é especialmente importante para blockchains que suportam alto desempenho, como Avalanche. A poda é simples na família Snow*. Ao contrário de Bitcoin (e protocolos semelhantes), onde a poda não é possível de acordo com os requisitos algorítmicos, em $AVAX os nós não precisam manter partes do DAG que são profundos e altamente comprometidos. Esses nós não precisam provar nenhum histórico passado para nova inicialização nós e, portanto, simplesmente precisa armazenar o estado ativo, ou seja, os saldos atuais, bem como os não confirmados 350 transações. Os tipos de cliente Avalanche podem suportar três tipos diferentes de clientes: arquivamento, completo e leve. Arquivo os nós armazenam todo o histórico da sub-rede $AVAX, da sub-rede staking e da sub-rede smart contract, todos os12 Kevin Sekniqi, Daniel Laine, Stephen Buttolph e Emin G¨un Sirer caminho para a gênese, o que significa que esses nós servem como nós de inicialização para novos nós de entrada. Além disso esses nós podem armazenar o histórico completo de outras sub-redes para as quais escolhem ser validators. Arquivo 355 nós são normalmente máquinas com alta capacidade de armazenamento que são pagas por outros nós durante o download estado antigo. Os nós completos, por outro lado, participam da validação, mas em vez de armazenar todo o histórico, eles simplesmente armazene o estado ativo (por exemplo, conjunto UTXO atual). Finalmente, para aqueles que simplesmente precisam interagir com segurança com a rede usando a quantidade mínima de recursos, Avalanche oferece suporte a clientes leves que podem provar que alguma transação foi confirmada sem a necessidade de baixar ou sincronizar o histórico. Luz 360 os clientes se envolvem na fase de amostragem repetida do protocolo para garantir o compromisso seguro e toda a rede consenso. Portanto, os clientes leves em Avalanche fornecem as mesmas garantias de segurança que os nós completos. Sharding Sharding é o processo de particionar vários recursos do sistema para aumentar o desempenho e reduzir a carga. Existem vários tipos de mecanismos de fragmentação. No sharding de rede, o conjunto de participantes é dividido em sub-redes separadas para reduzir a carga algorítmica; na fragmentação de estado, os participantes concordam em 365 armazenar e manter apenas subpartes específicas de todo o estado global; por último, na fragmentação de transações, os participantes concordam em separar o processamento das transações recebidas. No Avalanche Borealis, a primeira forma de sharding existe através da funcionalidade de sub-redes. Para por exemplo, pode-se lançar uma sub-rede ouro e outra sub-rede imobiliária. Essas duas sub-redes podem existir inteiramente em paralelo. As sub-redes interagem apenas quando um usuário deseja comprar contratos imobiliários usando suas posses de ouro, 370 ponto em que Avalanche permitirá uma troca atômica entre as duas sub-redes. 5.2 Preocupações Criptografia pós-quântica A criptografia pós-quântica ganhou recentemente ampla atenção devido aos avanços no desenvolvimento de computadores e algoritmos quânticos. A preocupação com a quântica computadores é que eles podem quebrar alguns dos protocolos criptográficos atualmente implantados, especificamente 375 assinaturas. O modelo de rede Avalanche permite qualquer número de VMs, por isso suporta uma rede resistente a quantum máquina virtual com um mecanismo de assinatura digital adequado. Prevemos vários tipos de assinatura digital esquemas a serem implantados, incluindo assinaturas baseadas em RLWE com resistência quântica. O mecanismo de consenso não assume nenhum tipo de criptografia pesada para sua operação principal. Dado esse design, é fácil ampliar o sistema com uma nova máquina virtual que fornece primitivas criptográficas seguras quânticas. 380 Adversários realistas O artigo Avalanche [6] fornece garantias muito fortes na presença de um adversário poderoso e hostil, conhecido como adversário adaptável a rodadas no modelo ponto a ponto completo. Em outros termos, o adversário tem acesso total ao estado de cada nó correto em todos os momentos, conhece o escolhas aleatórias de todos os nós corretos, bem como pode atualizar seu próprio estado a qualquer momento, antes e depois do o nó correto tem a chance de atualizar seu próprio estado. Efetivamente, este adversário é todo-poderoso, exceto 385 a capacidade de atualizar diretamente o estado de um nó correto ou modificar a comunicação entre o nó correto nós. No entanto, na realidade, tal adversário é puramente teórico, uma vez que as implementações práticas do o adversário mais forte possível é limitado a aproximações estatísticas do estado da rede. Portanto, em Na prática, esperamos que os ataques no pior cenário sejam difíceis de implementar.Avalanche Plataforma 30/06/2020 13 Inclusão e Igualdade Um problema comum em moedas sem permissão é o dos “ricos que ficam 390 mais rico”. Esta é uma preocupação válida, uma vez que um sistema PoS implementado indevidamente pode de fato permitir a geração de riqueza seja desproporcionalmente atribuída aos já grandes detentores de participação no sistema. Um Um exemplo simples é o dos protocolos de consenso baseados em líderes, em que um subcomitê ou um líder designado coleta todas as recompensas durante sua operação, e onde a probabilidade de ser escolhido para coletar recompensas é proporcional à aposta, acumulando fortes efeitos de composição de recompensa. Além disso, em sistemas como Bitcoin, 395 existe um fenômeno “grande fica maior”, onde os grandes mineradores desfrutam de um prêmio sobre os menores em termos de menos órfãos e menos trabalho perdido. Em contraste, Avalanche emprega uma distribuição igualitária de cunhagem: cada participante do protocolo staking é recompensado de forma equitativa e proporcional com base na aposta. Ao permitir que um grande número de pessoas participem em primeira mão em staking, Avalanche pode acomodar milhões de pessoas participem igualmente em staking. O valor mínimo necessário para participar do 400 o protocolo estará sujeito à governança, mas será inicializado com um valor baixo para encorajar uma ampla participação. Isto também implica que a delegação não é obrigada a participar com uma pequena dotação. 6 Conclusão Neste artigo, discutimos a arquitetura da plataforma Avalanche. Em comparação com outras plataformas hoje, que executam protocolos de consenso de estilo clássico e, portanto, são inerentemente não escaláveis, ou fazem uso de 405 Consenso ao estilo Nakamoto que é ineficiente e impõe altos custos operacionais, o Avalanche é leve, rápido, escalonável, seguro e eficiente. O token nativo, que serve para proteger a rede e pagar por vários custos de infraestrutura é simples e compatível com versões anteriores. $AVAX tem capacidade além de outras propostas para alcançar níveis mais elevados de descentralização, resistir a ataques e escalar para milhões de nós sem qualquer quórum ou eleição de comitê e, portanto, sem impor quaisquer limites à participação. 410 Além do mecanismo de consenso, Avalanche inova na pilha e apresenta soluções simples, mas importantes ideias em gerenciamento de transações, governança e uma série de outros componentes não disponíveis em outras plataformas. Cada participante do protocolo terá voz para influenciar a forma como o protocolo evolui em todos os momentos, possível graças a um poderoso mecanismo de governação. Avalanche suporta alta personalização, permitindo plug-and-play quase instantâneo com blockchains existentes. 415

Related Stories

Avalanche Whitepaper: Snow Protocols and Sub-Second Finality

How the Snow family of consensus protocols achieves probabilistic finality in under a second through repeated random sa…

Technical ExplainerBlockchain Consensus Mechanisms: BFT, Nakamoto, and Beyond

From Byzantine generals to modern DAG-based protocols — a comprehensive guide to how distributed networks agree on trut…

ComparisonL1 Consensus Compared: Nakamoto vs Tendermint vs Snow vs Ouroboros

How Bitcoin, Cosmos, Avalanche, and Cardano achieve agreement through radically different approaches — and the trade-of…

Perguntas frequentes

- O que é o whitepaper do Avalanche?

- O whitepaper do Avalanche, intitulado 'Avalanche: A New Family of Consensus Protocols,' apresenta uma nova abordagem de consenso baseada em reamostragem aleatória repetida. Publicado em 2018, foi inicialmente escrito sob o pseudônimo 'Team Rocket.'

- Quem escreveu o whitepaper do Avalanche e quando?

- O protocolo de consenso do Avalanche foi descrito pela primeira vez em um artigo de 2018 por 'Team Rocket' (pseudônimo). Posteriormente, foi desenvolvido por Emin Gün Sirer, professor de Cornell, juntamente com Kevin Sekniqi e Maofan 'Ted' Yin na Ava Labs.

- Qual é a principal inovação técnica do Avalanche?

- O Avalanche apresenta uma nova família de consenso baseada em metaestabilidade — os validadores amostram repetidamente subconjuntos aleatórios de outros validadores e adotam a preferência da maioria. Isso alcança finalidade probabilística em menos de 2 segundos com alto desempenho.

- Como funciona o mecanismo de consenso do Avalanche?

- O consenso do Avalanche utiliza reamostragem aleatória repetida: cada validador consulta um pequeno subconjunto aleatório de validadores sobre sua preferência. Por meio de rodadas sucessivas, a rede converge rapidamente para o consenso, alcançando finalidade em frações de segundo sem um líder.

- Qual é a diferença entre o Avalanche e o Ethereum?

- O Avalanche oferece finalidade em frações de segundo (versus ~13 minutos do Ethereum), suporta Subnets personalizadas (blockchains independentes) e utiliza um protocolo de consenso sem líder. Sua arquitetura separa as funções de câmbio (X-Chain), contratos (C-Chain) e plataforma (P-Chain).

- Qual é o modelo de oferta do Avalanche?

- O Avalanche tem uma oferta máxima de 720 milhões de AVAX. As recompensas de staking são distribuídas a partir de um pool de alocação, e todas as taxas de transação são queimadas (não pagas aos validadores), criando pressão deflacionária durante períodos de alto uso da rede.

- Quais são os principais casos de uso do Avalanche?

- O Avalanche é utilizado para DeFi (Trader Joe, Benqi), jogos, NFTs e aplicações empresariais. Sua arquitetura de Subnets permite que instituições e projetos lancem blockchains personalizados e em conformidade com regulamentações, aproveitando a segurança do Avalanche.

- Qual problema o Avalanche resolve?

- O Avalanche resolve o trilema do blockchain alcançando alto desempenho e finalidade rápida sem sacrificar a descentralização. Seu modelo de Subnets também aborda a limitação de uma solução única para todos os casos dos blockchains monolíticos.

- Como funciona o modelo de segurança do Avalanche?

- Os validadores do Avalanche fazem staking de AVAX com um mínimo de 2.000 AVAX. A segurança é probabilística — a probabilidade de uma violação de segurança diminui exponencialmente com o número de rodadas de amostragem. O protocolo tolera até um limiar Byzantine de validadores.

- Qual é o estado atual do ecossistema Avalanche?

- O Avalanche abriga um ecossistema diversificado de DeFi, jogos e Subnets empresariais. Subnets notáveis incluem Dexalot (DEX com livro de ordens) e cadeias institucionais. O Avalanche9000 (atualização Etna) reduziu significativamente os custos de implantação de Subnets, acelerando a adoção.