Bitcoin: Um Sistema de Dinheiro Eletrônico Ponto a Ponto

Abstract

Uma versao puramente peer-to-peer de dinheiro eletronico permitiria que pagamentos online fossem enviados diretamente de uma parte para outra sem passar por uma instituicao financeira. Assinaturas digitais fornecem parte da solucao, mas os principais beneficios sao perdidos se um terceiro confiavel ainda for necessario para prevenir o gasto duplo. Propomos uma solucao para o problema do gasto duplo usando uma rede peer-to-peer. A rede carimba as transacoes com timestamps fazendo hash delas em uma cadeia continua de proof-of-work baseada em hash, formando um registro que nao pode ser alterado sem refazer o proof-of-work. A cadeia mais longa nao serve apenas como prova da sequencia de eventos testemunhados, mas tambem como prova de que ela veio do maior conjunto de poder de CPU. Enquanto a maioria do poder de CPU for controlada por nos que nao estao cooperando para atacar a rede, eles gerarao a cadeia mais longa e superarao os atacantes. A rede em si requer estrutura minima. As mensagens sao transmitidas com base no melhor esforco, e os nos podem sair e reingressar na rede a qualquer momento, aceitando a cadeia de proof-of-work mais longa como prova do que aconteceu enquanto estavam ausentes.

Introduction

O comercio na Internet passou a depender quase exclusivamente de instituicoes financeiras servindo como terceiros confiaveis para processar pagamentos eletronicos. Embora o sistema funcione bem o suficiente para a maioria das transacoes, ele ainda sofre das fraquezas inerentes ao modelo baseado em confianca. Transacoes completamente irreversiveis nao sao realmente possiveis, uma vez que as instituicoes financeiras nao podem evitar a mediacao de disputas. O custo da mediacao aumenta os custos de transacao, limitando o tamanho minimo pratico da transacao e eliminando a possibilidade de pequenas transacoes casuais, e ha um custo mais amplo na perda da capacidade de fazer pagamentos irreversiveis para servicos irreversiveis. Com a possibilidade de reversao, a necessidade de confianca se espalha. Os comerciantes devem desconfiar de seus clientes, solicitando mais informacoes do que seria necessario. Uma certa porcentagem de fraude e aceita como inevitavel. Esses custos e incertezas de pagamento podem ser evitados pessoalmente usando moeda fisica, mas nenhum mecanismo existe para fazer pagamentos por um canal de comunicacao sem uma parte confiavel.

O que e necessario e um sistema de pagamento eletronico baseado em prova criptografica em vez de confianca, permitindo que quaisquer duas partes dispostas transacionem diretamente entre si sem a necessidade de um terceiro confiavel. Transacoes que sao computacionalmente impraticaveis de reverter protegeriam os vendedores contra fraudes, e mecanismos rotineiros de custodia poderiam ser facilmente implementados para proteger os compradores. Neste artigo, propomos uma solucao para o problema do gasto duplo usando um servidor de timestamp distribuido peer-to-peer para gerar prova computacional da ordem cronologica das transacoes. O sistema e seguro enquanto nos honestos controlarem coletivamente mais poder de CPU do que qualquer grupo cooperante de nos atacantes.

Transactions

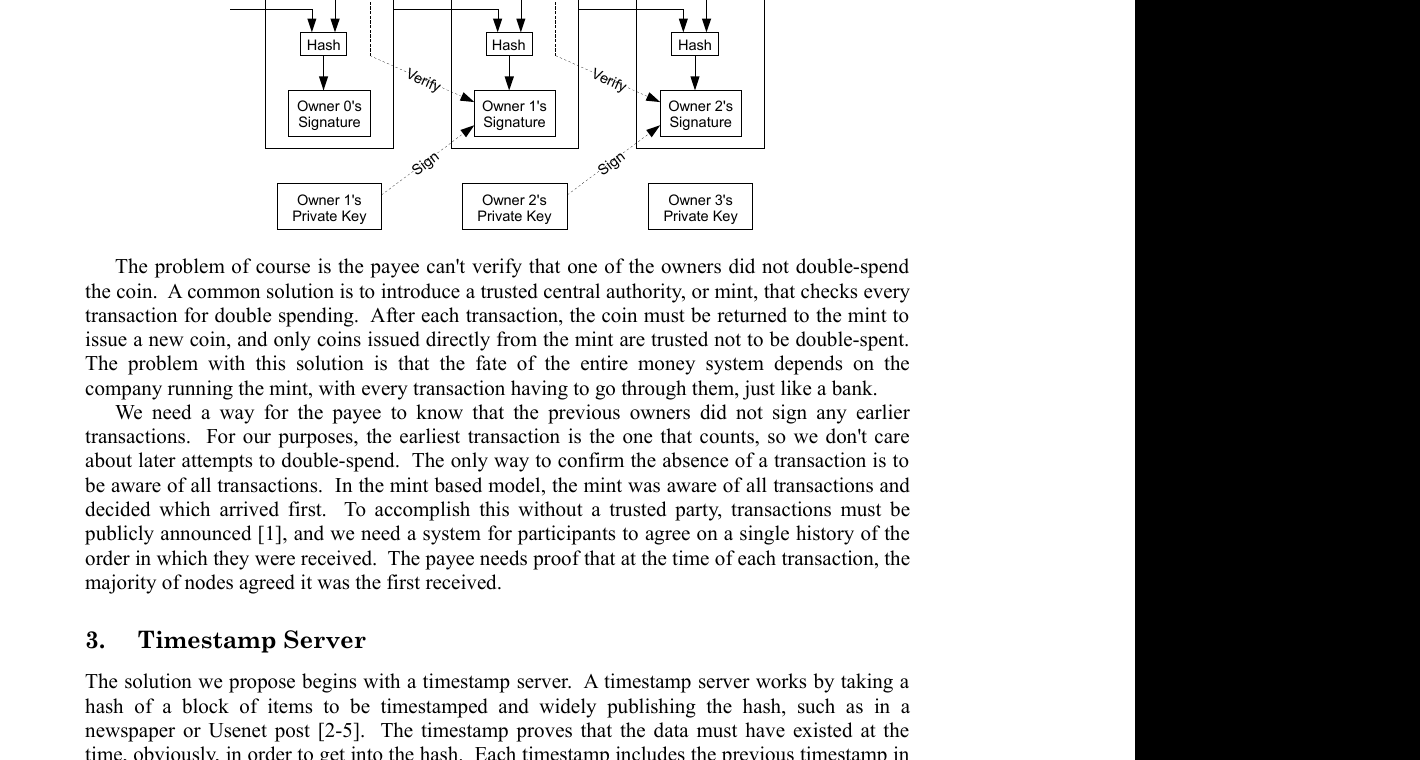

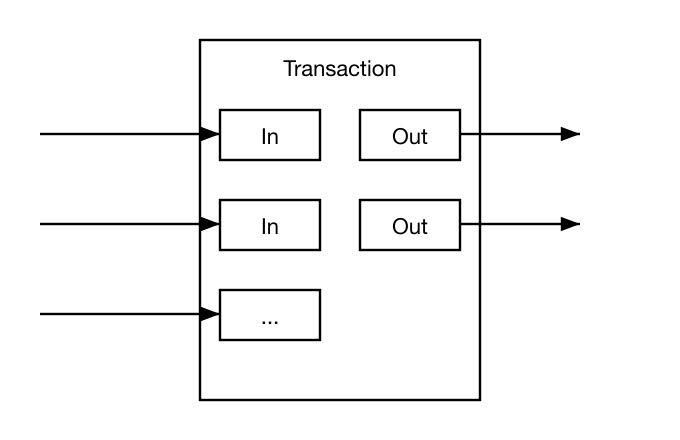

Definimos uma moeda eletronica como uma cadeia de assinaturas digitais. Cada proprietario transfere a moeda para o proximo assinando digitalmente um hash da transacao anterior e a chave publica do proximo proprietario e adicionando estes ao final da moeda. Um beneficiario pode verificar as assinaturas para verificar a cadeia de propriedade.

O problema, claro, e que o beneficiario nao pode verificar se um dos proprietarios nao gastou a moeda duas vezes. Uma solucao comum e introduzir uma autoridade central confiavel, ou casa da moeda, que verifica cada transacao quanto ao gasto duplo. Apos cada transacao, a moeda deve ser devolvida a casa da moeda para emitir uma nova moeda, e apenas moedas emitidas diretamente pela casa da moeda sao confiaveis quanto a nao terem sido gastas duas vezes. O problema com esta solucao e que o destino de todo o sistema monetario depende da empresa que administra a casa da moeda, com cada transacao tendo que passar por eles, assim como um banco.

Precisamos de uma maneira para o beneficiario saber que os proprietarios anteriores nao assinaram nenhuma transacao anterior. Para nossos propositos, a transacao mais antiga e a que conta, entao nao nos preocupamos com tentativas posteriores de gasto duplo. A unica maneira de confirmar a ausencia de uma transacao e estar ciente de todas as transacoes. No modelo baseado na casa da moeda, a casa da moeda estava ciente de todas as transacoes e decidia qual chegou primeiro. Para conseguir isso sem uma parte confiavel, as transacoes devem ser anunciadas publicamente [^1], e precisamos de um sistema para que os participantes concordem com um unico historico da ordem em que foram recebidas. O beneficiario precisa de prova de que, no momento de cada transacao, a maioria dos nos concordou que ela foi a primeira recebida.

Timestamp Server

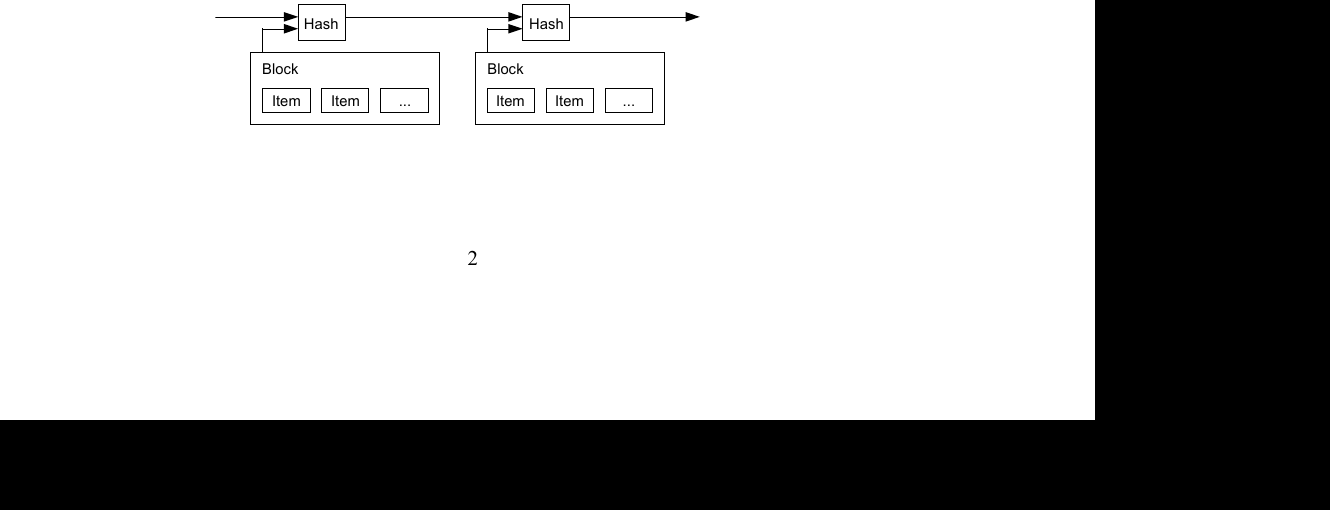

A solucao que propomos comeca com um servidor de timestamp. Um servidor de timestamp funciona pegando um hash de um bloco de itens a serem carimbados com timestamp e publicando amplamente o hash, como em um jornal ou postagem Usenet [^2] [^3] [^4] [^5]. O timestamp prova que os dados devem ter existido naquele momento, obviamente, para entrar no hash. Cada timestamp inclui o timestamp anterior em seu hash, formando uma cadeia, com cada timestamp adicional reforcando os anteriores.

Proof-of-Work

Para implementar um servidor de timestamp distribuido em uma base peer-to-peer, precisaremos usar um sistema de proof-of-work semelhante ao Hashcash de Adam Back [^6], em vez de jornais ou postagens Usenet. O proof-of-work envolve a varredura de um valor que, quando submetido a hash, como com SHA-256, o hash comeca com um numero de bits zero. O trabalho medio necessario e exponencial no numero de bits zero requeridos e pode ser verificado executando um unico hash.

Para nossa rede de timestamp, implementamos o proof-of-work incrementando um nonce no bloco ate que um valor seja encontrado que de ao hash do bloco os bits zero necessarios. Uma vez que o esforco de CPU tenha sido gasto para satisfazer o proof-of-work, o bloco nao pode ser alterado sem refazer o trabalho. Como blocos posteriores sao encadeados apos ele, o trabalho para alterar o bloco incluiria refazer todos os blocos apos ele.

O proof-of-work tambem resolve o problema de determinar a representacao na tomada de decisao por maioria. Se a maioria fosse baseada em um-endereco-IP-um-voto, poderia ser subvertida por qualquer pessoa capaz de alocar muitos IPs. O proof-of-work e essencialmente um-CPU-um-voto. A decisao da maioria e representada pela cadeia mais longa, que tem o maior esforco de proof-of-work investido nela. Se a maioria do poder de CPU for controlada por nos honestos, a cadeia honesta crescera mais rapido e superara quaisquer cadeias concorrentes. Para modificar um bloco passado, um atacante teria que refazer o proof-of-work do bloco e de todos os blocos apos ele e entao alcancar e superar o trabalho dos nos honestos. Mostraremos mais adiante que a probabilidade de um atacante mais lento alcancar diminui exponencialmente a medida que blocos subsequentes sao adicionados.

Para compensar a velocidade crescente do hardware e o interesse variavel em operar nos ao longo do tempo, a dificuldade do proof-of-work e determinada por uma media movel visando um numero medio de blocos por hora. Se eles forem gerados muito rapidamente, a dificuldade aumenta.

Network

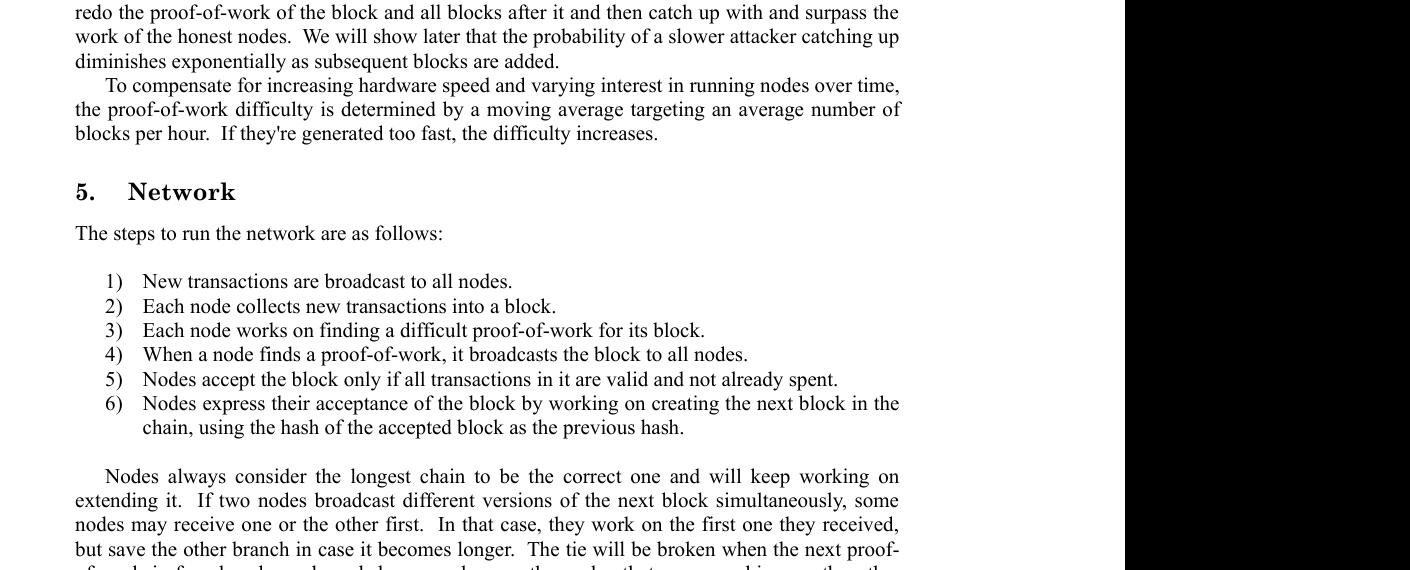

Os passos para operar a rede sao os seguintes:

- Novas transacoes sao transmitidas para todos os nos.

- Cada no coleta novas transacoes em um bloco.

- Cada no trabalha para encontrar um proof-of-work dificil para seu bloco.

- Quando um no encontra um proof-of-work, ele transmite o bloco para todos os nos.

- Os nos aceitam o bloco somente se todas as transacoes nele forem validas e nao tiverem sido gastas anteriormente.

- Os nos expressam sua aceitacao do bloco trabalhando na criacao do proximo bloco na cadeia, usando o hash do bloco aceito como o hash anterior.

Os nos sempre consideram a cadeia mais longa como a correta e continuarao trabalhando para estende-la. Se dois nos transmitirem versoes diferentes do proximo bloco simultaneamente, alguns nos podem receber uma ou outra primeiro. Nesse caso, eles trabalham na primeira que receberam, mas guardam o outro ramo caso ele se torne mais longo. O empate sera quebrado quando o proximo proof-of-work for encontrado e um ramo se tornar mais longo; os nos que estavam trabalhando no outro ramo entao mudarao para o mais longo.

Transmissoes de novas transacoes nao precisam necessariamente alcancar todos os nos. Desde que alcancem muitos nos, elas entrarao em um bloco em breve. Transmissoes de blocos tambem sao tolerantes a mensagens perdidas. Se um no nao receber um bloco, ele o solicitara quando receber o proximo bloco e perceber que perdeu um.

Incentive

Por convencao, a primeira transacao em um bloco e uma transacao especial que inicia uma nova moeda pertencente ao criador do bloco. Isso adiciona um incentivo para que os nos apoiem a rede e fornece uma maneira de distribuir inicialmente moedas em circulacao, ja que nao ha uma autoridade central para emiti-las. A adicao constante de uma quantidade fixa de novas moedas e analoga a mineradores de ouro gastando recursos para adicionar ouro a circulacao. No nosso caso, e tempo de CPU e eletricidade que sao gastos.

O incentivo tambem pode ser financiado com taxas de transacao. Se o valor de saida de uma transacao for menor que seu valor de entrada, a diferenca e uma taxa de transacao que e adicionada ao valor de incentivo do bloco que contem a transacao. Uma vez que um numero predeterminado de moedas tenha entrado em circulacao, o incentivo pode transitar inteiramente para taxas de transacao e ser completamente livre de inflacao.

O incentivo pode ajudar a encorajar os nos a permanecerem honestos. Se um atacante ganancioso for capaz de reunir mais poder de CPU do que todos os nos honestos, ele teria que escolher entre usa-lo para fraudar pessoas roubando seus pagamentos de volta, ou usa-lo para gerar novas moedas. Ele deveria achar mais lucrativo jogar pelas regras, regras que o favorecem com mais moedas novas do que todos os outros combinados, do que minar o sistema e a validade de sua propria riqueza.

Reclaiming Disk Space

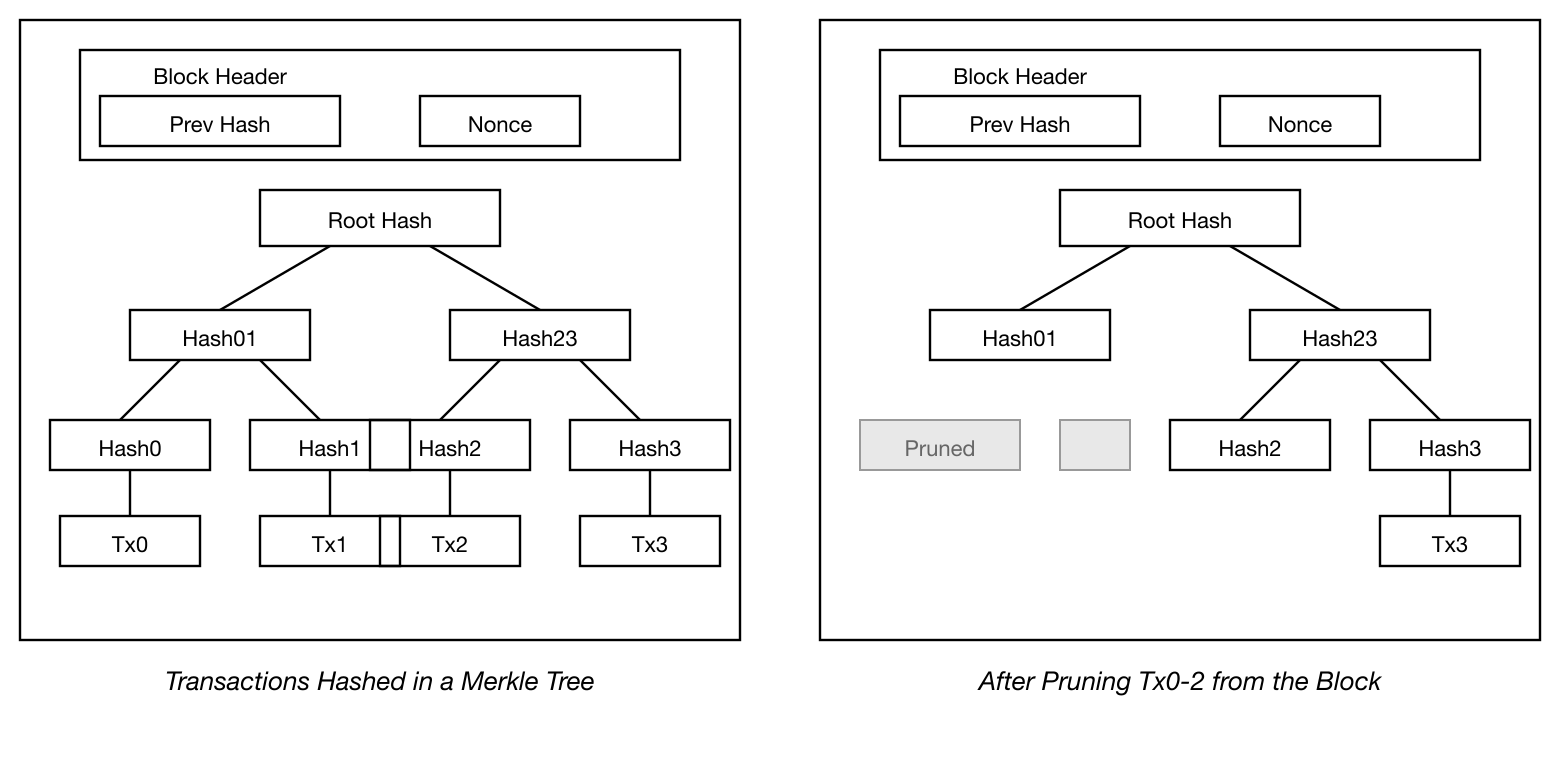

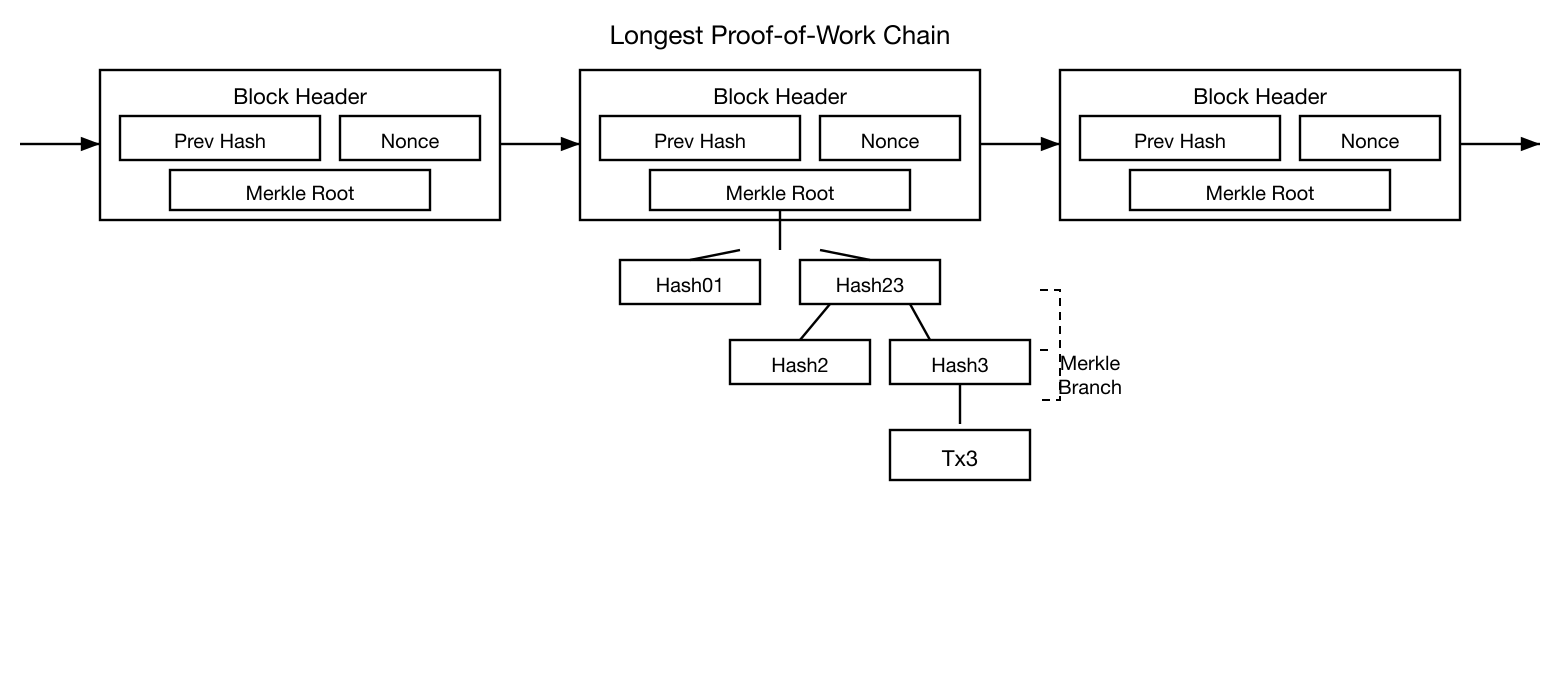

Uma vez que a transacao mais recente em uma moeda esteja enterrada sob blocos suficientes, as transacoes gastas antes dela podem ser descartadas para economizar espaco em disco. Para facilitar isso sem quebrar o hash do bloco, as transacoes sao organizadas em hash em uma Merkle Tree [^7] [^2] [^5], com apenas a raiz incluida no hash do bloco. Blocos antigos podem entao ser compactados removendo ramos da arvore. Os hashes interiores nao precisam ser armazenados.

Um cabecalho de bloco sem transacoes teria cerca de 80 bytes. Se supusermos que blocos sao gerados a cada 10 minutos, 80 bytes * 6 * 24 * 365 = 4,2MB por ano. Com sistemas de computador tipicamente vendidos com 2GB de RAM em 2008, e a Lei de Moore prevendo um crescimento atual de 1,2GB por ano, o armazenamento nao deveria ser um problema mesmo que os cabecalhos dos blocos precisem ser mantidos na memoria.

Simplified Payment Verification

E possivel verificar pagamentos sem operar um no completo da rede. Um usuario precisa apenas manter uma copia dos cabecalhos de bloco da cadeia de proof-of-work mais longa, que ele pode obter consultando nos da rede ate estar convencido de que tem a cadeia mais longa, e obter o ramo Merkle que liga a transacao ao bloco no qual ela foi carimbada com timestamp. Ele nao pode verificar a transacao por si mesmo, mas ao liga-la a um lugar na cadeia, ele pode ver que um no da rede a aceitou, e blocos adicionados apos ela confirmam ainda mais que a rede a aceitou.

Assim, a verificacao e confiavel enquanto nos honestos controlarem a rede, mas e mais vulneravel se a rede for dominada por um atacante. Enquanto os nos da rede podem verificar transacoes por si mesmos, o metodo simplificado pode ser enganado por transacoes fabricadas do atacante enquanto o atacante puder continuar dominando a rede. Uma estrategia para se proteger contra isso seria aceitar alertas dos nos da rede quando eles detectam um bloco invalido, solicitando que o software do usuario baixe o bloco completo e as transacoes alertadas para confirmar a inconsistencia. Empresas que recebem pagamentos frequentes provavelmente ainda vao querer operar seus proprios nos para seguranca mais independente e verificacao mais rapida.

Combining and Splitting Value

Embora fosse possivel lidar com moedas individualmente, seria impraticavel fazer uma transacao separada para cada centavo em uma transferencia. Para permitir que o valor seja dividido e combinado, as transacoes contem multiplas entradas e saidas. Normalmente havera uma unica entrada de uma transacao anterior maior ou multiplas entradas combinando quantias menores, e no maximo duas saidas: uma para o pagamento e uma devolvendo o troco, se houver, ao remetente.

Deve-se notar que o fan-out, onde uma transacao depende de varias transacoes, e essas transacoes dependem de muitas mais, nao e um problema aqui. Nunca ha a necessidade de extrair uma copia completa e independente do historico de uma transacao.

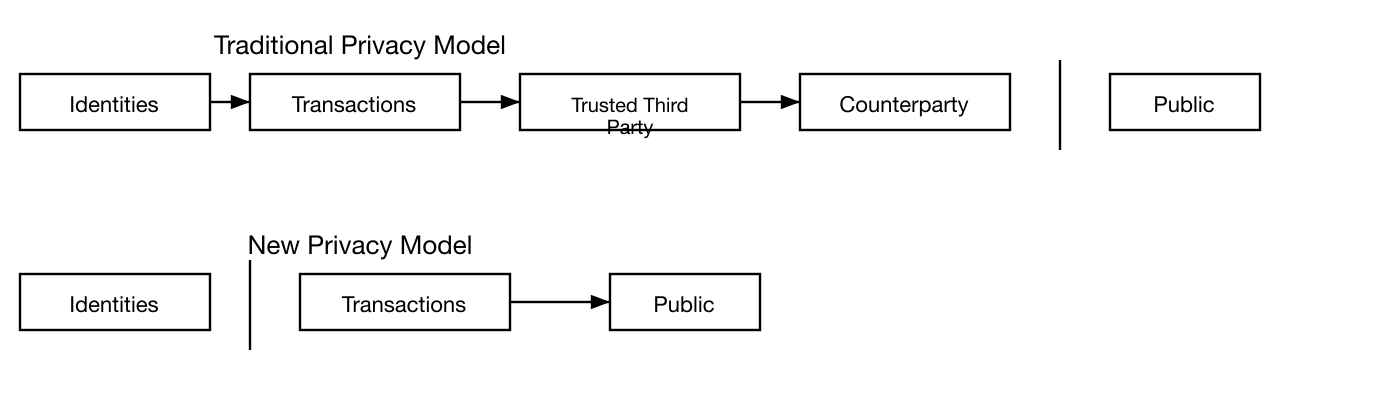

Privacy

O modelo bancario tradicional alcanca um nivel de privacidade limitando o acesso a informacao as partes envolvidas e ao terceiro confiavel. A necessidade de anunciar todas as transacoes publicamente impede este metodo, mas a privacidade ainda pode ser mantida quebrando o fluxo de informacao em outro lugar: mantendo as chaves publicas anonimas. O publico pode ver que alguem esta enviando uma quantia para outra pessoa, mas sem informacao ligando a transacao a qualquer individuo. Isso e semelhante ao nivel de informacao divulgado pelas bolsas de valores, onde o horario e o tamanho das negociacoes individuais, a "fita", sao tornados publicos, mas sem dizer quem foram as partes.

Como uma protecao adicional, um novo par de chaves deve ser usado para cada transacao para evitar que sejam ligadas a um proprietario comum. Alguma ligacao ainda e inevitavel com transacoes de multiplas entradas, que necessariamente revelam que suas entradas pertenciam ao mesmo proprietario. O risco e que, se o proprietario de uma chave for revelado, a ligacao poderia revelar outras transacoes que pertenciam ao mesmo proprietario.

Calculations

Consideramos o cenario de um atacante tentando gerar uma cadeia alternativa mais rapido que a cadeia honesta. Mesmo que isso seja alcancado, nao abre o sistema para mudancas arbitrarias, como criar valor do nada ou tomar dinheiro que nunca pertenceu ao atacante. Os nos nao vao aceitar uma transacao invalida como pagamento, e nos honestos nunca aceitarao um bloco que as contenha. Um atacante so pode tentar mudar uma de suas proprias transacoes para recuperar dinheiro que gastou recentemente.

A corrida entre a cadeia honesta e a cadeia do atacante pode ser caracterizada como um Passeio Aleatorio Binomial. O evento de sucesso e a cadeia honesta sendo estendida por um bloco, aumentando sua vantagem em +1, e o evento de falha e a cadeia do atacante sendo estendida por um bloco, reduzindo a diferenca em -1.

A probabilidade de um atacante alcancar a partir de um dado deficit e analoga ao problema da Ruina do Apostador. Suponha que um apostador com credito ilimitado comeca em deficit e joga potencialmente um numero infinito de tentativas para tentar alcancar o equilibrio. Podemos calcular a probabilidade de ele alguma vez alcancar o equilibrio, ou de um atacante alguma vez alcancar a cadeia honesta, da seguinte forma [^8]:

p = probabilidade de um no honesto encontrar o proximo bloco

q = probabilidade de o atacante encontrar o proximo bloco

q = probabilidade de o atacante alguma vez alcancar estando z blocos atras

\[ qz = \begin{cases} 1 & \text{se } p \leq q \\ \left(\frac{q}{p}\right) z & \text{se } p > q \end{cases} \]

Dada nossa suposicao de que p q, a probabilidade cai exponencialmente a medida que o numero de blocos que o atacante precisa alcancar aumenta. Com as chances contra ele, se ele nao fizer um avanco sortudo no inicio, suas chances se tornam infinitesimalmente pequenas a medida que fica mais para tras.

Agora consideramos quanto tempo o destinatario de uma nova transacao precisa esperar antes de estar suficientemente certo de que o remetente nao pode mudar a transacao. Assumimos que o remetente e um atacante que quer fazer o destinatario acreditar que o pagou por um tempo, e entao muda-lo para pagar a si mesmo apos algum tempo ter passado. O destinatario sera alertado quando isso acontecer, mas o remetente espera que seja tarde demais.

O destinatario gera um novo par de chaves e da a chave publica ao remetente pouco antes de assinar. Isso evita que o remetente prepare uma cadeia de blocos com antecedencia trabalhando nela continuamente ate ter sorte o suficiente para ficar suficientemente a frente, e entao executar a transacao naquele momento. Uma vez que a transacao e enviada, o remetente desonesto comeca a trabalhar em segredo em uma cadeia paralela contendo uma versao alternativa de sua transacao.

O destinatario espera ate que a transacao tenha sido adicionada a um bloco e z blocos tenham sido ligados apos ele. Ele nao sabe a quantidade exata de progresso que o atacante fez, mas assumindo que os blocos honestos levaram o tempo medio esperado por bloco, o progresso potencial do atacante sera uma distribuicao de Poisson com valor esperado:

\[ \lambda = z\frac{q}{p} \]

Para obter a probabilidade de o atacante ainda poder alcancar agora, multiplicamos a densidade de Poisson para cada quantidade de progresso que ele poderia ter feito pela probabilidade de ele poder alcancar a partir daquele ponto:

\[ \sum_{k=0}^{\infty} \frac{\lambda^k e^{-\lambda}}{k!} \cdot \left\{ \begin{array}{cl} \left(\frac{q}{p}\right)^{(z-k)} & \text{se } k \leq z \\ 1 & \text{se } k > z \end{array} \right. \]

Reorganizando para evitar somar a cauda infinita da distribuicao...

\[ 1 - \sum_{k=0}^{z} \frac{\lambda^k e^{-\lambda}}{k!} \left(1-\left(\frac{q}{p}\right)^{(z-k)}\right) \]

Convertendo para codigo C...

#include math.h

double AttackerSuccessProbability(double q, int z)

{

double p = 1.0 - q;

double lambda = z * (q / p);

double sum = 1.0;

int i, k;

for (k = 0; k = z; k++)

{

double poisson = exp(-lambda);

for (i = 1; i = k; i++)

poisson *= lambda / i;

sum -= poisson * (1 - pow(q / p, z - k));

}

return sum;

}

Executando alguns resultados, podemos ver a probabilidade cair exponencialmente com z.

q=0.1

z=0 P=1.0000000

z=1 P=0.2045873

z=2 P=0.0509779

z=3 P=0.0131722

z=4 P=0.0034552

z=5 P=0.0009137

z=6 P=0.0002428

z=7 P=0.0000647

z=8 P=0.0000173

z=9 P=0.0000046

z=10 P=0.0000012

q=0.3

z=0 P=1.0000000

z=5 P=0.1773523

z=10 P=0.0416605

z=15 P=0.0101008

z=20 P=0.0024804

z=25 P=0.0006132

z=30 P=0.0001522

z=35 P=0.0000379

z=40 P=0.0000095

z=45 P=0.0000024

z=50 P=0.0000006

Resolvendo para P menor que 0,1%...

P 0.001

q=0.10 z=5

q=0.15 z=8

q=0.20 z=11

q=0.25 z=15

q=0.30 z=24

q=0.35 z=41

q=0.40 z=89

q=0.45 z=340

Conclusion

Propusemos um sistema para transacoes eletronicas sem depender de confianca. Comecamos com o framework usual de moedas feitas de assinaturas digitais, que fornece forte controle de propriedade, mas e incompleto sem uma maneira de prevenir o gasto duplo. Para resolver isso, propusemos uma rede peer-to-peer usando proof-of-work para registrar um historico publico de transacoes que rapidamente se torna computacionalmente impraticavel para um atacante alterar se nos honestos controlarem a maioria do poder de CPU. A rede e robusta em sua simplicidade nao estruturada. Os nos trabalham todos de uma vez com pouca coordenacao. Eles nao precisam ser identificados, uma vez que as mensagens nao sao roteadas para nenhum lugar especifico e apenas precisam ser entregues com base no melhor esforco. Os nos podem sair e reingressar na rede a qualquer momento, aceitando a cadeia de proof-of-work como prova do que aconteceu enquanto estavam ausentes. Eles votam com seu poder de CPU, expressando sua aceitacao de blocos validos ao trabalhar para estende-los e rejeitando blocos invalidos ao se recusar a trabalhar neles. Quaisquer regras e incentivos necessarios podem ser aplicados com este mecanismo de consenso.

References

-

H. Massias, X.S. Avila, and J.-J. Quisquater, "Design of a secure timestamping service with minimal trust requirements," In 20th Symposium on Information Theory in the Benelux, May 1999.

-

S. Haber, W.S. Stornetta, "How to time-stamp a digital document," In Journal of Cryptology, vol 3, no 2, pages 99-111, 1991.

-

D. Bayer, S. Haber, W.S. Stornetta, "Improving the efficiency and reliability of digital time-stamping," In Sequences II: Methods in Communication, Security and Computer Science, pages 329-334, 1993.

-

S. Haber, W.S. Stornetta, "Secure names for bit-strings," In Proceedings of the 4th ACM Conference on Computer and Communications Security, pages 28-35, April 1997.

-

A. Back, "Hashcash - a denial of service counter-measure," http://www.hashcash.org/papers/hashcash.pdf, 2002.

-

R.C. Merkle, "Protocols for public key cryptosystems," In Proc. 1980 Symposium on Security and Privacy, IEEE Computer Society, pages 122-133, April 1980.

-

W. Feller, "An introduction to probability theory and its applications," 1957.

Related Whitepapers

$DOGE

$DOGE

Dogecoin

Dogecoin: A Community-Driven Cryptocurrency

15 shared concepts · 2013

$ETH

$ETH

Ethereum

Ethereum: A Next-Generation Smart Contract and Decentralized Application Platfo…

20 shared concepts · 2013

$USDT

$USDT

Tether

Tether: Fiat currencies on the Bitcoin blockchain

14 shared concepts · 2016

$SOL

$SOL

Solana

Solana: A new architecture for a high performance blockchain

13 shared concepts · 2017

$BCH

$BCH

Bitcoin Cash

Bitcoin Cash: Peer-to-Peer Electronic Cash for the World

14 shared concepts · 2017

Related Stories

Bitcoin Whitepaper: A Section-by-Section Analysis

An in-depth analysis of Satoshi Nakamoto's original 2008 whitepaper, breaking down every section from the abstract to t…

Origin StoryThe Mystery of Satoshi Nakamoto: How Bitcoin's Whitepaper Changed the World

The story behind the pseudonymous creator who published a 9-page paper on a cryptography mailing list and launched a tr…

Technical ExplainerHow Proof-of-Work Mining Actually Works: From Hash Puzzles to Block Rewards

A beginner-friendly explanation of SHA-256 mining, difficulty adjustment, and why Bitcoin uses more electricity than so…

Technical ExplainerMerkle Trees: The Data Structure That Makes Blockchains Possible

How hash trees enable efficient verification of massive datasets, from Bitcoin's SPV to Ethereum's state tries and beyo…

Perguntas frequentes

- O que é o whitepaper do Bitcoin?

- O whitepaper do Bitcoin, intitulado 'Bitcoin: A Peer-to-Peer Electronic Cash System', foi publicado em 2008 por Satoshi Nakamoto. Ele introduziu o conceito de uma moeda digital descentralizada utilizando a tecnologia blockchain e o consenso de proof-of-work.

- Quem escreveu o whitepaper do Bitcoin?

- O whitepaper do Bitcoin foi escrito por Satoshi Nakamoto, uma pessoa ou grupo pseudônimo. Sua verdadeira identidade permanece desconhecida até hoje.

- Quando o whitepaper do Bitcoin foi publicado?

- O whitepaper do Bitcoin foi publicado em 31 de outubro de 2008 e compartilhado na lista de e-mails de criptografia em metzdowd.com.

- Qual é a principal inovação técnica do Bitcoin?

- A principal inovação do Bitcoin é a blockchain — um registro distribuído e apenas de adição onde as transações são agrupadas em blocos vinculados por hashes criptográficos. Combinada com o proof-of-work, ela resolve o problema do gasto duplo sem a necessidade de um terceiro de confiança.

- Como funciona o consenso de proof-of-work do Bitcoin?

- Os mineradores competem para encontrar um nonce que produza um hash de bloco abaixo de uma dificuldade alvo. O primeiro a resolver o quebra-cabeça transmite o bloco; outros nós verificam e o aceitam. A dificuldade se ajusta a cada 2.016 blocos (~2 semanas) para manter intervalos de blocos de ~10 minutos.

- Qual é o modelo de oferta do Bitcoin?

- O Bitcoin tem um limite máximo de 21 milhões de moedas. As recompensas de bloco começaram em 50 BTC e são reduzidas à metade aproximadamente a cada 210.000 blocos (~4 anos). Estima-se que o último bitcoin será minerado por volta de 2140.

- Quais são os principais casos de uso do Bitcoin?

- O Bitcoin é usado como reserva de valor (frequentemente chamado de 'ouro digital'), sistema de pagamento ponto a ponto, proteção contra a inflação e camada de liquidação para transações financeiras de grande porte. A Lightning Network o estende para micropagamentos.

- Qual problema o Bitcoin resolve?

- O Bitcoin resolve o problema do gasto duplo para moedas digitais sem depender de uma autoridade central. Antes do Bitcoin, o dinheiro digital exigia um intermediário de confiança (como um banco) para impedir que os mesmos fundos fossem gastos duas vezes.

- Como funciona o modelo de segurança do Bitcoin?

- A segurança do Bitcoin se baseia na premissa de que mineradores honestos controlam mais de 50% do poder de hash da rede. Um atacante precisaria da maioria do hash rate para reescrever o histórico de transações, o que se torna exponencialmente mais difícil à medida que as confirmações se acumulam.

- Qual é o estado atual do ecossistema Bitcoin?

- O Bitcoin é a maior criptomoeda por capitalização de mercado. Seu ecossistema inclui a Lightning Network para pagamentos rápidos, Ordinals e tokens BRC-20 para ativos on-chain, soluções de custódia institucional e ETFs de Bitcoin à vista aprovados em múltiplas jurisdições.