Avalanche: コンセンサスプロトコルの新しいファミリー

Zusammenfassung

Avalanche Plattform 30.06.2020 Kevin Sekniqi, Daniel Laine, Stephen Buttolph und Emin Gün Sirer Zusammenfassung. Dieses Dokument bietet einen Architekturüberblick über die erste Version der Avalanche-Plattform. Codename Avalanche Borealis. Einzelheiten zur Wirtschaftlichkeit des nativen token mit der Bezeichnung $AVAX finden Sie hier 5 Führen Sie den Leser zum begleitenden token Dynamikpapier [2]. Offenlegung: Die in diesem Dokument beschriebenen Informationen sind vorläufig und können jederzeit geändert werden. Darüber hinaus kann dieses Papier „zukunftsgerichtete Aussagen“1 enthalten Git-Commit: 7497e4a4ba0a1ea2dc2a111bc6deefbf3023708e 1 Einführung 10 Dieses Dokument bietet einen Architekturüberblick über die Avalanche-Plattform. Der Schwerpunkt liegt auf den drei Schlüsseln Unterscheidungsmerkmale der Plattform: die Engine, das Architekturmodell und der Governance-Mechanismus. 1.1 Avalanche Ziele und Prinzipien Avalanche ist eine leistungsstarke, skalierbare, anpassbare und sichere blockchain-Plattform. Es zielt auf drei ab breite Anwendungsfälle: 15 – Erstellen anwendungsspezifischer blockchains, die berechtigte (private) und erlaubnislose (öffentliche) umfassen Bereitstellungen. – Erstellen und Starten hochskalierbarer und dezentraler Anwendungen (Dapps). – Aufbau beliebig komplexer digitaler Assets mit benutzerdefinierten Regeln, Vereinbarungen und Fahrern (intelligente Assets). 1 Zukunftsgerichtete Aussagen beziehen sich im Allgemeinen auf zukünftige Ereignisse oder unsere zukünftige Leistung. Dies schließt ein, ist es aber nicht beschränkt auf die geplante Leistung von Avalanche; die erwartete Entwicklung seines Geschäfts und seiner Projekte; Ausführung seiner Vision und Wachstumsstrategie; und Abschluss von Projekten, die derzeit laufen, sich in der Entwicklung befinden oder ansonsten in Erwägung gezogen. Zukunftsgerichtete Aussagen spiegeln die Überzeugungen und Annahmen unseres Managements wider erst ab dem Datum dieser Präsentation. Diese Aussagen stellen keine Garantien für zukünftige Leistungen dar und sind unzulässig Man sollte sich nicht auf sie verlassen. Solche zukunftsgerichteten Aussagen betreffen zwangsläufig Bekanntes und Unbekanntes Risiken, die dazu führen können, dass die tatsächlichen Leistungen und Ergebnisse in zukünftigen Zeiträumen erheblich von den Prognosen abweichen hierin ausgedrückt oder impliziert. Avalanche übernimmt keine Verpflichtung, zukunftsgerichtete Aussagen zu aktualisieren. Obwohl Bei zukunftsgerichteten Aussagen handelt es sich um unsere bestmöglichen Vorhersagen zum Zeitpunkt ihrer Äußerung. Wir können nicht garantieren, dass dies der Fall ist werden sich als korrekt erweisen, da tatsächliche Ergebnisse und zukünftige Ereignisse erheblich abweichen können. Der Leser wird davor gewarnt sich unangemessen auf zukunftsgerichtete Aussagen zu verlassen.

概要

Avalanche プラットフォーム 2020/06/30 ケビン・セクニキ、ダニエル・レイン、スティーブン・バットルフ、エミン・グラン・サイラー 抽象的。このペーパーでは、Avalanche プラットフォームの最初のリリースのアーキテクチャの概要を説明します。 コードネームはAvalancheボレアリス。 $AVAX とラベル付けされたネイティブ token の経済学の詳細については、 5 付属の token ダイナミクス ペーパー [2] に読者を誘導します。 開示: この文書に記載されている情報は暫定的なものであり、いつでも変更される可能性があります。 さらに、この文書には「将来の見通しに関する記述」が含まれる場合があります1。 Git コミット: 7497e4a4ba0a1ea2dc2a111bc6deefbf3023708e 1 はじめに 10 このペーパーでは、Avalanche プラットフォームのアーキテクチャの概要を説明します。重要な焦点は 3 つのキーです プラットフォームの差別化要因: エンジン、アーキテクチャ モデル、ガバナンス メカニズム。 1.1 Avalanche 目標と原則 Avalanche は、高性能、スケーラブル、カスタマイズ可能、そして安全な blockchain プラットフォームです。対象は3つ 幅広い使用例: 15 – 許可付き (プライベート) と許可なし (パブリック) にわたる、アプリケーション固有の blockchain の構築 展開。 – 拡張性の高い分散型アプリケーション (Dapps) を構築および起動します。 – カスタム ルール、約款、特約 (スマート アセット) を使用して、任意に複雑なデジタル アセットを構築します。 1 将来の見通しに関する記述は通常、将来の出来事または当社の将来の業績に関連しています。これには以下が含まれますが、含まれません。 Avalanche の予測パフォーマンスに限定されます。そのビジネスとプロジェクトの予想される発展。実行 そのビジョンと成長戦略について。現在進行中、開発中、または進行中のプロジェクトの完了 それ以外は検討中です。将来の見通しに関する記述は、経営陣の信念と仮定を表しています。 このプレゼンテーションの日付時点でのみ。これらの記述は、将来のパフォーマンスや不当なパフォーマンスを保証するものではありません。 それらに依存すべきではありません。このような将来予想に関する記述には、必然的に既知および未知の情報が含まれます。 実際の業績や将来の結果が予測と大きく異なる可能性があるリスク ここに明示または暗示されています。 Avalanche は、将来の見通しに関する記述を更新する義務を負いません。とはいえ 将来の見通しに関する記述は、それが行われた時点での当社の最善の予測であり、それを保証するものではありません。 実際の結果と将来の出来事は大幅に異なる可能性があるため、正確であることが判明します。読者は注意してください 将来の見通しに関する記述に過度に依存すること。

Einführung

10 Dieses Dokument bietet einen Architekturüberblick über die Avalanche-Plattform. Der Schwerpunkt liegt auf den drei Schlüsseln Unterscheidungsmerkmale der Plattform: die Engine, das Architekturmodell und die

導入

10 このペーパーでは、Avalanche プラットフォームのアーキテクチャの概要を説明します。重要な焦点は 3 つのキーです プラットフォームの差別化要因: エンジン、アーキテクチャ モデル、

Der Motor

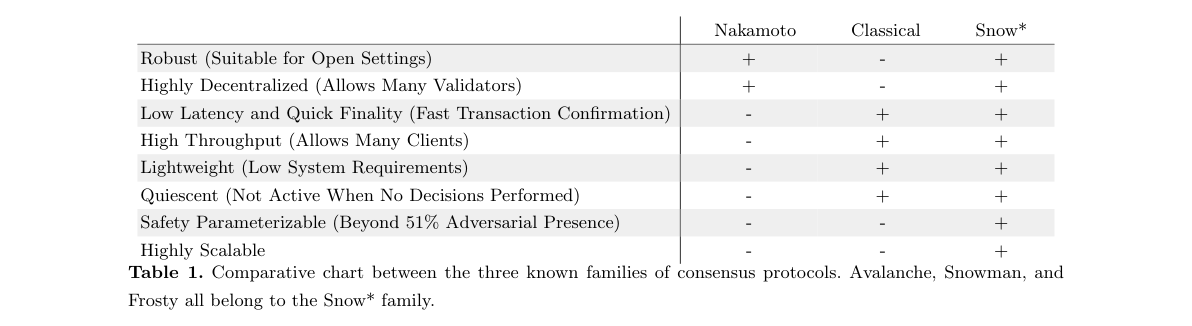

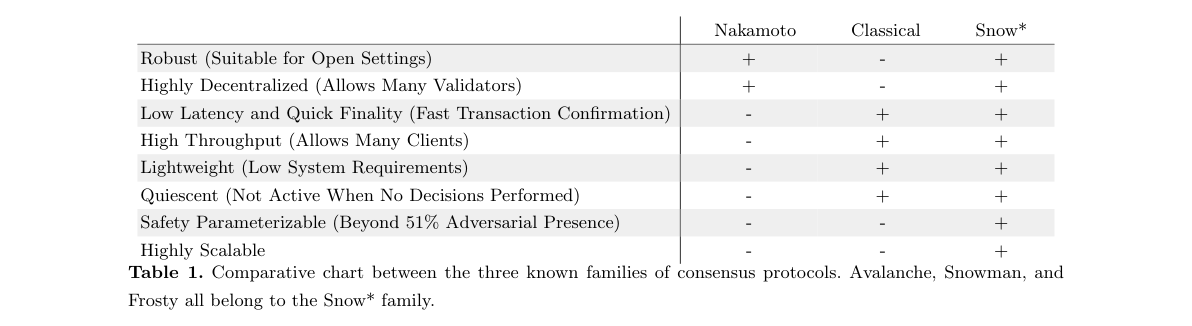

60 Die Diskussion der Avalanche-Plattform beginnt mit der Kernkomponente, die die Plattform antreibt: dem Konsens-Engine. Hintergrund Verteilte Zahlungen und – allgemeiner – Berechnungen erfordern eine Vereinbarung zwischen einer Gruppe von Maschinen. Daher liegen Konsensprotokolle vor, die es einer Gruppe von Knoten ermöglichen, eine Einigung zu erzielen Herzstück von blockchains sowie fast jedem eingesetzten großen industriellen verteilten System. Das Thema 65 wurde fast fünf Jahrzehnte lang eingehend untersucht, und dieser Versuch hat bis heute nur zwei Familien hervorgebracht von Protokollen: klassische Konsensprotokolle, die auf All-to-All-Kommunikation basieren, und Nakamoto-Konsens, Dies basiert auf proof-of-work-Mining in Verbindung mit der Longest-Chain-Regel. Während klassische Konsensprotokolle können eine geringe Latenz und einen hohen Durchsatz haben, sie lassen sich jedoch nicht auf eine große Anzahl von Teilnehmern skalieren, und das ist auch nicht der Fall robust angesichts von Mitgliedschaftsänderungen, die sie größtenteils in die Erlaubnisliste verwiesen haben 70 statische Bereitstellungen. Nakamoto-Konsensprotokolle [5, 7, 4] hingegen sind robust, leiden aber unter Hohe Bestätigungslatenzen, geringer Durchsatz und ein konstanter Energieaufwand für ihre Sicherheit. Die von Avalanche eingeführte Snow-Protokollfamilie kombiniert die besten Eigenschaften klassischer Konsensprotokolle mit den besten Eigenschaften des Nakamoto-Konsenses. Basierend auf einem einfachen Netzwerk-Sampling-Mechanismus, Sie erreichen eine geringe Latenz und einen hohen Durchsatz, ohne dass die genaue Mitgliedschaft vereinbart werden muss 75 System. Sie skalieren gut von Tausenden bis zu Millionen von Teilnehmern mit direkter Beteiligung am Konsensprotokoll. Darüber hinaus nutzen die Protokolle kein PoW-Mining und vermeiden daher dessen exorbitante Nutzung Energieverbrauch und daraus resultierender Wertverlust im Ökosystem, was zu leichten, umweltfreundlichen und geräuscharmen Produkten führt Protokolle. Mechanismus und Eigenschaften Die Snow-Protokolle funktionieren durch wiederholtes Abtasten des Netzwerks. Jeder Knoten 80 fragt eine kleine, zufällig ausgewählte Menge von Nachbarn mit konstanter Größe ab und ändert seinen Vorschlag, wenn eine Supermehrheit vorliegt unterstützt einen anderen Wert. Die Proben werden wiederholt, bis die Konvergenz erreicht ist, was schnell geschieht Normalbetrieb. Wir verdeutlichen die Funktionsweise anhand eines konkreten Beispiels. Zunächst wird eine Transaktion erstellt einem Benutzer übermittelt und an einen Validierungsknoten gesendet, bei dem es sich um einen Knoten handelt, der am Konsensverfahren teilnimmt. Dann ist es so 85 durch Klatschen an andere Knoten im Netzwerk weitergegeben. Was passiert, wenn dieser Benutzer auch eine widersprüchliche Meldung ausgibt?4 Kevin Sekniqi, Daniel Laine, Stephen Buttolph und Emin Gün Sirer Transaktion, also ein Doublespend? Um zwischen den widersprüchlichen Transaktionen auszuwählen und doppelte Ausgaben zu verhindern, wählt jeder Knoten zufällig eine kleine Teilmenge von Knoten aus und fragt ab, welche der widersprüchlichen Transaktionen Die abgefragten Knoten halten es für gültig. Wenn der abfragende Knoten eine positive Mehrheitsantwort erhält einer Transaktion ändert der Knoten seine eigene Antwort auf diese Transaktion. Jeder Knoten im Netzwerk 90 wiederholt diesen Vorgang, bis sich das gesamte Netzwerk über eine der widersprüchlichen Transaktionen einig ist. Obwohl der grundlegende Funktionsmechanismus recht einfach ist, führen diese Protokolle überraschenderweise zu sehr hohen Ergebnissen wünschenswerte Systemdynamik, die sie für den Einsatz in großem Maßstab geeignet macht. – Erlaubnisfrei, offen für Abwanderung und robust. Die neuesten blockchain-Projekte verwenden klassische Elemente Konsensprotokolle und erfordern daher umfassende Mitgliedschaftskenntnisse. Den gesamten Par95-Satz kennen Teilnehmer sind in geschlossenen, zugelassenen Systemen ausreichend einfach, werden jedoch in offenen, zugelassenen Systemen zunehmend schwieriger. dezentrale Netzwerke. Diese Einschränkung birgt hohe Sicherheitsrisiken für die bestehenden Arbeitsplätze der etablierten Unternehmen solche Protokolle. Im Gegensatz dazu gewährleisten Snow-Protokolle hohe Sicherheitsgarantien, selbst wenn es gut quantifizierte Diskrepanzen zwischen den Netzwerkansichten zweier beliebiger Knoten gibt. Validatoren von Snow-Protokollen Genießen Sie die Möglichkeit zur Validierung ohne kontinuierliche Vollmitgliedschaftskenntnisse. Sie sind daher robust 100 und sehr gut geeignet für öffentliche blockchains. – Skalierbar und dezentral Ein Kernmerkmal der Snow-Familie ist ihre Fähigkeit, ohne Kostenaufwand zu skalieren grundlegende Kompromisse. Snow-Protokolle können auf Zehntausende oder Millionen von Knoten skaliert werden, ohne dass eine Delegation an Teilmengen von validators erforderlich ist. Diese Protokolle verfügen über die beste Systemdezentralisierung ihrer Klasse und ermöglichen Jeder Knoten muss vollständig validiert werden. Die kontinuierliche Teilnahme aus erster Hand hat tiefgreifende Auswirkungen auf die Sicherheit 105 des Systems. In fast jedem proof-of-stake-Protokoll, das versucht, auf eine große Teilnehmergruppe zu skalieren, Die typische Vorgehensweise besteht darin, eine Skalierung zu ermöglichen, indem die Validierung an einen Unterausschuss delegiert wird. Dies bedeutet natürlich, dass die Sicherheit des Systems jetzt genau so hoch ist wie die Korruptionskosten des Systems Unterausschuss. Darüber hinaus unterliegen Unterausschüsse der Kartellbildung. In Protokollen vom Typ Snow ist eine solche Delegation nicht erforderlich, sodass jeder Knotenbetreiber über ein First110 verfügen kann Hand sagen Sie jederzeit im System. Ein anderes Design, das typischerweise als State Sharding bezeichnet wird, versucht Bereitstellung von Skalierbarkeit durch Parallelisierung der Transaktionsserialisierung in unabhängigen Netzwerken von validators. Leider wird die Sicherheit des Systems bei einem solchen Design nur so hoch wie die einfachste Korrumpierbarkeit unabhängige Scherbe. Daher sind weder Unterausschusswahl noch Sharding geeignete Skalierungsstrategien für Krypto-Plattformen. 115 – Adaptiv. Im Gegensatz zu anderen abstimmungsbasierten Systemen erzielen Snow-Protokolle eine höhere Leistung, wenn die Der Gegner ist klein und dennoch äußerst widerstandsfähig gegenüber großen Angriffen. – Asynchron sicher. Snow-Protokolle erfordern im Gegensatz zu Protokollen mit der längsten Kette keine Synchronität arbeiten sicher und verhindern so doppelte Ausgaben, selbst bei Netzwerkpartitionen. Im Bitcoin, Wenn beispielsweise die Synchronizitätsannahme verletzt wird, ist es möglich, mit unabhängigen Zweigen des zu operieren 120 Bitcoin Netzwerk für längere Zeiträume, was alle Transaktionen nach der Gabelung ungültig machen würde heilen. – Geringe Latenz. Die meisten blockchains sind heute nicht in der Lage, Geschäftsanwendungen wie Handel oder Tagesgeschäfte zu unterstützen Massenzahlungen. Es ist einfach nicht praktikabel, Minuten oder sogar Stunden auf die Bestätigung von Transaktionen zu warten. Daher ist eine der wichtigsten und dennoch häufig übersehenen Eigenschaften von Konsensprotokollen die 125 Zeit bis zur Endgültigkeit. Snow-Protokolle erreichen ihre Endgültigkeit typischerweise in ≤1 Sekunde, was deutlich kürzer ist als Sowohl Protokolle mit der längsten Kette als auch Shard-blockchains, die typischerweise beide die Endgültigkeit einer Angelegenheit umfassen von Minuten.Avalanche Plattform 30.06.2020 5 – Hoher Durchsatz. Snow-Protokolle, die eine lineare Kette oder einen DAG aufbauen können, erreichen Tausende von Transaktionen pro Sekunde (5000+ tps) und behalten gleichzeitig die vollständige Dezentralisierung bei. Neue blockchain-Lösungen, die Anspruch haben 130 hoch TPS tauschen typischerweise Dezentralisierung und Sicherheit aus und entscheiden sich für mehr Zentralisierung und Unsicherheit Konsensmechanismen. Einige Projekte melden Zahlen aus stark kontrollierten Umgebungen und melden daher falsch echte Leistungsergebnisse. Die gemeldeten Zahlen für $AVAX stammen direkt aus einem echten, vollständig implementierten Avalanche-Netzwerk, das auf 2000 Knoten auf AWS läuft und im Low-End-Bereich geografisch über den ganzen Globus verteilt ist Maschinen. Höhere Leistungsergebnisse (10.000+) können durch die Annahme einer höheren Bandbreite erzielt werden 135 Bereitstellung für jeden Knoten und dedizierte Hardware für die Signaturüberprüfung. Abschließend stellen wir fest, dass die Die oben genannten Metriken befinden sich auf der Basisebene. Layer-2-Skalierungslösungen verbessern diese Ergebnisse sofort erheblich. Vergleichende Konsensdiagramme Tabelle 1 beschreibt die Unterschiede zwischen den drei bekannten Familien von Konsensprotokollen über einen Satz von 8 kritischen Achsen. 140 Nakamoto Klassisch Schnee Robust (geeignet für offene Einstellungen) + - + Stark dezentralisiert (ermöglicht viele Validatoren) + - + Geringe Latenz und schnelle Endgültigkeit (schnelle Transaktionsbestätigung) - + + Hoher Durchsatz (ermöglicht viele Clients) - + + Leicht (Geringe Systemanforderungen) - + + Ruhend (nicht aktiv, wenn keine Entscheidungen getroffen werden) - + + Sicherheit parametrierbar (mehr als 51 % gegnerische Präsenz) - - + Hoch skalierbar - - + Tabelle 1. Vergleichsdiagramm zwischen den drei bekannten Familien von Konsensprotokollen. Avalanche, Schneemann und Frosty gehören alle zur Familie Snow.

エンジン

60 Avalanche プラットフォームの説明は、プラットフォームを駆動するコア コンポーネントから始まります。 コンセンサスエンジン。 背景 分散支払いと、より一般的には計算には、セット間の合意が必要です 機械の。したがって、ノードのグループが合意を達成できるようにするコンセンサス プロトコルは、 blockchain の中心部だけでなく、展開されているほぼすべての大規模産業用分散システムも同様です。トピック 65 ほぼ50年にわたって広範な精査を受けてきたが、その努力により現在までに誕生したのはわずか2家族だけである プロトコルの種類: 全対全通信に依存する古典的なコンセンサス プロトコルと、ナカモト コンセンサス これは、最長チェーン ルールと組み合わせた proof-of-work マイニングに依存します。一方、古典的なコンセンサスプロトコル 低レイテンシーと高スループットを実現できますが、多数の参加者に対応できません。 メンバーシップの変更があった場合でも堅牢であり、そのため、ほとんどが許可されたメンバーに追いやられています。 70 静的展開。一方、ナカモトのコンセンサスプロトコル [5、7、4] は堅牢ですが、 確認の待ち時間が長く、スループットが低く、セキュリティのために一定のエネルギー消費が必要です。 Avalanche によって導入された Snow プロトコル ファミリは、古典的なコンセンサス プロトコルの最良の特性と、nakamoto コンセンサスの最良の特性を組み合わせています。軽量なネットワーク サンプリング メカニズムに基づいて、 正確なメンバーシップについて合意する必要がなく、低遅延と高スループットを実現します。 75 システム。コンセンサスプロトコルに直接参加することで、数千人から数百万人の参加者までうまく拡張できます。さらに、このプロトコルは PoW マイニングを利用していないため、その法外な採掘を回避します。 エネルギー消費とその後のエコシステム内での価値の漏洩により、軽量、環境に優しい、静かな環境が得られます。 プロトコル。 メカニズムとプロパティ Snow プロトコルは、ネットワークのサンプリングを繰り返すことによって動作します。各ノード 80 小規模で一定のサイズのランダムに選択された近傍セットをポーリングし、超過半数の場合はその提案を切り替えます。 異なる値をサポートします。サンプルは収束に達するまで繰り返されますが、収束は急速に起こります。 通常の操作。 具体例を用いて動作メカニズムを解説します。まず、トランザクションが作成されます。 ユーザーに送信され、コンセンサス手順に参加するノードである検証ノードに送信されます。そのときです 85 うわさ話を通じてネットワーク内の他のノードに伝播します。そのユーザーが競合するコマンドも発行した場合はどうなりますか4 ケビン・セクニキ、ダニエル・レイン、スティーブン・バットルフ、エミン・グラン・サイラー 取引、つまり二重支払いですか?競合するトランザクションの中から選択して二重支払いを防ぐために、すべてのノードはノードの小さなサブセットをランダムに選択し、競合するトランザクションのどれをクエリするかを問い合わせます。 クエリされたノードは、それが有効なものであると考えます。クエリを実行しているノードが圧倒的多数の賛成応答を受け取った場合 1 つのトランザクションの場合、ノードはそのトランザクションに対する自身の応答を変更します。ネットワーク内のすべてのノード 90 ネットワーク全体が競合するトランザクションの 1 つに関して合意に達するまで、この手順を繰り返します。 驚くべきことに、動作の中心となるメカニズムは非常に単純ですが、これらのプロトコルは高度な処理につながります。 大規模な導入に適した望ましいシステム ダイナミクス。 – パーミッションレス、チャーンに対してオープン、そして堅牢。最新の多数の blockchain プロジェクトでは古典的な手法が採用されています コンセンサスプロトコルに準拠しているため、メンバーシップに関する完全な知識が必要です。パー95のセット全体を知る 参加者は、クローズドで許可されたシステムでは十分にシンプルですが、オープンなシステムではますます難しくなります。 分散型ネットワーク。この制限により、既存の企業に高いセキュリティ リスクが課せられます。 そのようなプロトコル。対照的に、Snow プロトコルは、2 つのノードのネットワーク ビュー間に十分に定量化された不一致がある場合でも、高い安全性の保証を維持します。 Snow プロトコルのバリデーター 継続的なメンバーシップの完全な知識がなくても検証できる機能を享受できます。したがって、それらは堅牢です 100 公共のblockchainに非常に適しています。 – スケーラブルで分散化 Snow ファミリの中核的な機能は、コストを発生させることなくスケーリングできることです。 基本的なトレードオフ。 Snow プロトコルは、validator のサブセットに委任することなく、数万または数百万のノードに拡張できます。これらのプロトコルはクラス最高のシステム分散化を実現しており、 すべてのノードを完全に検証します。継続的に直接参加することはセキュリティに深い影響を及ぼします 105 システムの。大規模な参加者セットに拡張しようとするほぼすべての proof-of-stake プロトコルでは、 典型的な運用モードは、検証をサブ委員会に委任することでスケーリングを可能にすることです。当然のことながら、これは、システムのセキュリティが、システムの破損コストとまったく同じになったことを意味します。 分科会。さらに小委員会はカルテル形成の対象となります。 Snow タイプのプロトコルでは、このような委任は必要なく、すべてのノード オペレーターが最初の 110 権限を持つことができます。 いつでもシステム内でハンドセイを言います。通常、状態シャーディングと呼ばれる別の設計では、次のような試みが行われます。 validators の独立したネットワークへのトランザクションのシリアル化を並列化することで、スケーラビリティを提供します。 残念ながら、そのような設計におけるシステムのセキュリティは、最も簡単に破損する可能性があるものと同じ程度にしか高くありません。 独立したシャード。したがって、サブ委員会の選出もシャーディングも適切なスケーリング戦略ではありません 暗号プラットフォーム向け。 115 – 適応型。他の投票ベースのシステムとは異なり、Snow プロトコルは、 敵は小さいですが、大規模な攻撃に対して非常に回復力があります。 – 非同期的に安全。 Snow プロトコルは、最長チェーン プロトコルとは異なり、同期性を必要としません。 安全に動作するため、ネットワークが分断されても二重支出を防止できます。 Bitcoin では、 たとえば、同期性の仮定に違反した場合、独立したフォークを操作することが可能です。 120 Bitcoin ネットワークに長時間アクセスすると、フォークが完了するとトランザクションが無効になります。 癒す。 – 低遅延。現在のほとんどの blockchain は、取引や日次取引などのビジネス アプリケーションをサポートできません。 小売支払い。トランザクションの確認に数分、さらには数時間も待つことは不可能です。 したがって、コンセンサスプロトコルの最も重要でありながら、非常に見落とされている特性の 1 つは、 125 ファイナリティまでの時間。 Snow プロトコルは、通常 1 秒以内にフィナリティに達しますが、これは、Snow プロトコルよりも大幅に短いです。 最長チェーンのプロトコルとシャード化された blockchain の両方。通常、どちらも問題の最終段階にまで及びます。 分の。Avalanche プラットフォーム 2020/06/30 5 – 高スループット。 Snow プロトコルは、線形チェーンまたは DAG を構築でき、完全な分散化を維持しながら、1 秒あたり数千のトランザクション (5000 tps 以上) に達します。と主張する新しいblockchainソリューション 130 高 TPS は通常、分散化とセキュリティを引き換えに、より集中化された安全でない方を選択します。 コンセンサスメカニズム。一部のプロジェクトでは、高度に制御された設定からの数値を報告するため、誤って報告されます。 真のパフォーマンス結果。 $AVAX について報告された数値は、AWS 上の 2000 ノードで実行され、ローエンドで世界中に地理的に分散された実際の完全に実装された Avalanche ネットワークから直接取得されたものです。 機械。より高い帯域幅を想定することで、より高いパフォーマンス結果 (10,000+) を達成できます 135 各ノードと署名検証用の専用ハードウェアをプロビジョニングします。最後に、次のことに注意してください。 前述のメトリクスはベースレイヤーにあります。レイヤー 2 スケーリング ソリューションは、これらの結果を即座に強化します。 かなり。 コンセンサスの比較表 表 1 は、既知の 3 つのファミリー間の相違点を示しています。 一連の 8 つの重要な軸を通じたコンセンサスプロトコル。 140 中本 クラシック 雪 堅牢 (オープン設定に適しています) + - + 高度に分散化 (多数のバリデーターを許可) + - + 低レイテンシーと迅速なファイナリティ (高速トランザクション確認) - + + 高スループット (多数のクライアントを許可) - + + 軽量 (システム要件が低い) - + + 静止状態 (決定が実行されない場合は非アクティブ) - + + 安全性をパラメータ化可能 (敵対的存在が 51% を超える) - - + 高度な拡張性 - - + 表 1. コンセンサスプロトコルの 3 つの既知ファミリー間の比較表。 Avalanche、雪だるま、そして フロスティはすべて Snow* ファミリーに属します。

Plattformübersicht

In diesem Abschnitt geben wir einen Überblick über die Architektur der Plattform und diskutieren verschiedene Implementierungen Details. Die Avalanche-Plattform trennt drei Bereiche sauber: Ketten (und darauf aufbauende Assets) und Ausführung Umgebungen und Bereitstellung. 3.1 Architektur 145 Subnetzwerke Ein Subnetzwerk oder Subnetz ist eine dynamische Gruppe von validators, die zusammenarbeiten, um einen Konsens zu erzielen über den Zustand einer Menge von blockchains. Jeder blockchain wird von einem Subnetz validiert, und ein Subnetz kann validieren beliebig viele blockchains. Ein validator kann Mitglied beliebig vieler Subnetze sein. Ein Subnetz entscheidet wer es betreten darf, und kann verlangen, dass die darin enthaltenen validators bestimmte Eigenschaften haben. Der Avalanche Die Plattform unterstützt den Aufbau und Betrieb beliebig vieler Subnetze. Um ein neues Subnetz zu erstellen 150 oder um einem Subnetz beizutreten, muss man eine Gebühr in $AVAX zahlen.

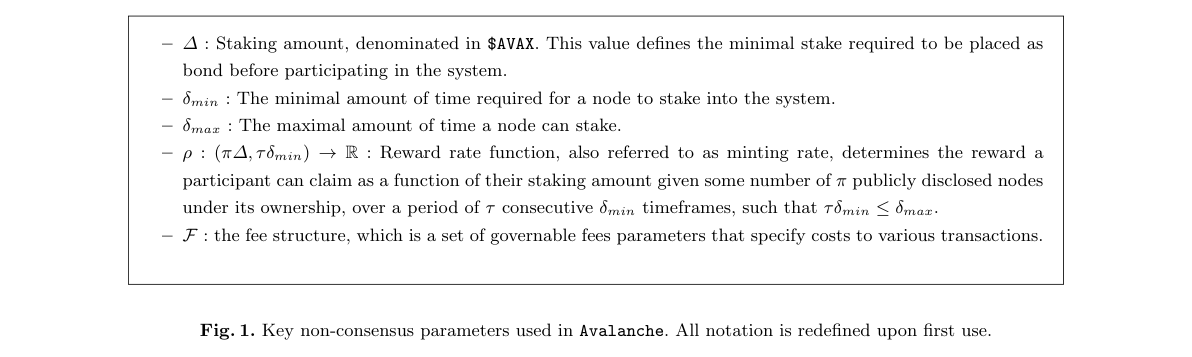

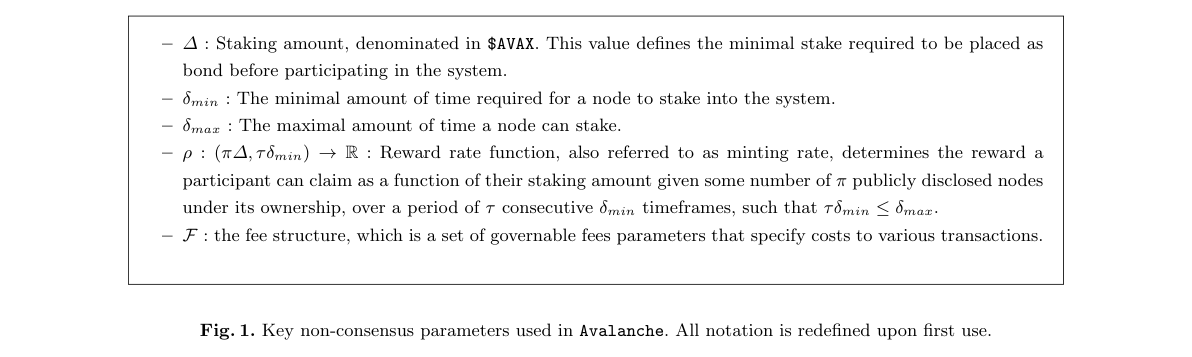

6 Kevin Sekniqi, Daniel Laine, Stephen Buttolph und Emin Gün Sirer Das Subnetzmodell bietet eine Reihe von Vorteilen: – Wenn einem validator die blockchains in einem bestimmten Subnetz egal sind, wird er diesem Subnetz einfach nicht beitreten. Dies reduziert den Netzwerkverkehr und die für validators erforderlichen Rechenressourcen. Das ist drin Im Gegensatz zu anderen blockchain-Projekten, bei denen jeder validator sogar jede Transaktion validieren muss 155 diejenigen, die ihnen egal sind. – Da Subnetze darüber entscheiden, wer sie betreten darf, kann man private Subnetze erstellen. Das heißt, jeder blockchain in Das Subnetz wird nur durch eine Reihe vertrauenswürdiger validators validiert. – Man kann ein Subnetz erstellen, in dem jeder validator bestimmte Eigenschaften hat. Beispielsweise könnte man eine erstellen Subnetz, in dem sich jeder validator in einer bestimmten Gerichtsbarkeit befindet oder in dem jeder validator an einen bestimmten Gerichtsstand gebunden ist 160 realer Vertrag. Dies kann aus Compliance-Gründen von Vorteil sein. Es gibt ein spezielles Subnetz namens Standardsubnetz. Es wird von allen validators validiert. (Das heißt, in der Reihenfolge Um ein Subnetz zu validieren, muss auch das Standard-Subnetz validiert werden.) Das Standard-Subnetz validiert eine Reihe von vordefinierte blockchains, einschließlich des blockchain, in dem $AVAX lebt und gehandelt wird. Virtuelle Maschinen Jede blockchain ist eine Instanz einer virtuellen Maschine (VM). Eine VM ist eine Blaupause für eine 165 blockchain, ähnlich wie eine Klasse ein Entwurf für ein Objekt in einer objektorientierten Programmiersprache ist. Die Schnittstelle, Status und Verhalten eines blockchain werden durch die VM definiert, die der blockchain ausführt. Folgendes Eigenschaften eines blockchain und andere werden von einer VM definiert: – Der Inhalt eines Blocks – Der Zustandsübergang, der auftritt, wenn ein Block akzeptiert wird 170 – Die von blockchain bereitgestellten APIs und ihre Endpunkte – Die Daten, die auf der Festplatte gespeichert werden Wir sagen, dass ein blockchain eine bestimmte VM „verwendet“ oder „ausführt“. Beim Erstellen eines blockchain gibt man die VM an es läuft, sowie der Genesis-Status von blockchain. Ein neuer blockchain kann unter Verwendung eines bereits vorhandenen erstellt werden VM oder ein Entwickler kann eine neue programmieren. Es kann beliebig viele blockchains geben, die dieselbe VM ausführen. 175 Jeder blockchain, auch diejenigen, die dieselbe VM ausführen, ist logisch unabhängig von anderen und behält seine bei eigener Staat. 3.2 Bootstrapping Der erste Schritt bei der Teilnahme an Avalanche ist das Bootstrapping. Der Prozess erfolgt in drei Phasen: Verbindung um Anker zu säen, Netzwerke und Zustände zu entdecken und ein validator zu werden. 180 Seed-Anker Jedes vernetzte System von Peers, das ohne autorisierte (d. h. fest codierte) Netzwerke arbeitet. Eine Reihe von Identitäten erfordert einen Mechanismus zur Peer-Erkennung. In Peer-to-Peer-Filesharing-Netzwerken gibt es eine Reihe von Es kommen Tracker zum Einsatz. Ein typischer Mechanismus in Kryptonetzwerken ist die Verwendung von DNS-Seed-Knoten (auf die wir verweisen).Avalanche Plattform 30.06.2020 7 als Seed-Anker), die aus einer Reihe wohldefinierter Seed-IP-Adressen bestehen, von denen andere Mitglieder von Das Netzwerk kann entdeckt werden. Die Rolle von DNS-Seed-Knoten besteht darin, nützliche Informationen über die Gruppe bereitzustellen 185 der aktiven Teilnehmer am System. Der gleiche Mechanismus wird in Bitcoin Core [1] verwendet, wobei der Die Datei src/chainparams.cpp des Quellcodes enthält eine Liste hartcodierter Seed-Knoten. Der Unterschied zwischen BTC und Avalanche besteht darin, dass BTC nur einen korrekten DNS-Seed-Knoten erfordert, während Avalanche einen einfachen erfordert Die meisten Anker sind korrekt. Ein neuer Benutzer könnte sich beispielsweise dafür entscheiden, die Netzwerkansicht zu booten über eine Reihe gut etablierter und seriöser Börsen, von denen jeder einzelne nicht vertrauenswürdig ist. 190 Wir weisen jedoch darauf hin, dass der Satz von Bootstrap-Knoten nicht fest codiert oder statisch sein muss und dies auch sein kann Vom Benutzer bereitgestellt, aus Gründen der Benutzerfreundlichkeit können Kunden jedoch eine Standardeinstellung bereitstellen, die wirtschaftlich ist wichtige Akteure, wie z. B. Börsen, mit denen Kunden ihre Weltanschauung teilen möchten. Es gibt kein Hindernis dafür zu einem Seed-Anker werden, daher kann eine Reihe von Seed-Ankern nicht vorschreiben, ob ein Knoten eintreten darf oder nicht Das Netzwerk, da Knoten das neueste Netzwerk von Avalanche-Peers erkennen können, indem sie sich an einen beliebigen Seed-Satz anhängen 195 Anker. Netzwerk- und Zustandserkennung Sobald ein Knoten mit den Seed-Ankern verbunden ist, fragt er nach dem neuesten Satz von Zustandsübergänge. Wir nennen diese Menge von Zustandsübergängen die akzeptierte Grenze. Für eine Kette die akzeptierte Grenze ist der letzte akzeptierte Block. Für eine DAG ist die akzeptierte Grenze die Menge der Scheitelpunkte, die akzeptiert werden, aber dennoch vorhanden sind keine akzeptierten Kinder. Nachdem der Staat die akzeptierten Grenzen von den Seed-Ankern erfasst hat, übergeht er diese 200 von der Mehrheit der Seed-Anker akzeptiert werden, gilt als akzeptiert. Anschließend wird der korrekte Zustand extrahiert durch Synchronisierung mit den abgetasteten Knoten. Solange es eine Mehrheit korrekter Knoten im Seed-Anker gibt gesetzt, dann müssen die akzeptierten Zustandsübergänge von mindestens einem korrekten Knoten als akzeptiert markiert worden sein. Dieser Zustandserkennungsprozess wird auch für die Netzwerkerkennung verwendet. Der Mitgliedersatz des Netzwerks ist in der Kette validator definiert. Daher ermöglicht die Synchronisierung mit der Kette validator dem Knoten die Erkennung 205 der aktuelle Satz von validators. Die validator-Kette wird im nächsten Abschnitt weiter besprochen. 3.3 Sybil-Kontrolle und Mitgliedschaft Konsensprotokolle stellen ihre Sicherheitsgarantien unter der Annahme bereit, dass bis zu einer Schwellenwertzahl Die Anzahl der Mitglieder im System könnte kontrovers sein. Ein Sybil-Angriff, bei dem ein Knoten das Netzwerk kostengünstig überflutet mit böswilligen Identitäten können diese Garantien trivialerweise außer Kraft setzen. Grundsätzlich kann ein solcher Angriff nur sein 210 abgeschreckt, indem man die Präsenz mit dem Beweis einer schwer zu fälschenden Ressource [3] tauscht. Frühere Systeme haben die Verwendung untersucht von Sybil-Abschreckungsmechanismen, die proof-of-work (PoW), proof-of-stake (PoS) und den Nachweis der verstrichenen Zeit umfassen (POET), Proof-of-Space-and-Time (PoST) und Proof-of-Authority (PoA). Im Kern erfüllen alle diese Mechanismen eine identische Funktion: Sie erfordern, dass jeder Teilnehmer dies tut ein gewisser „Skin in the Game“ in Form eines wirtschaftlichen Engagements, das wiederum einen wirtschaftlichen Nutzen mit sich bringt 215 Barriere gegen Fehlverhalten dieses Teilnehmers. Bei allen handelt es sich um eine Form des Einsatzes, sei es in der Form von Mining-Rigs und hash Strom (PoW), Speicherplatz (PoST), vertrauenswürdiger Hardware (POET) oder einer genehmigten Identität (PoA). Dieser Einsatz bildet die Grundlage für die wirtschaftlichen Kosten, die die Teilnehmer tragen müssen, um eine Stimme zu erhalten. Für Beispielsweise ist in Bitcoin die Fähigkeit, gültige Blöcke beizutragen, direkt proportional zur hash-Leistung des vorgeschlagener Teilnehmer. Leider kam es auch bei den Konsensprotokollen zu erheblicher Verwirrung8 Kevin Sekniqi, Daniel Laine, Stephen Buttolph und Emin Gün Sirer versus Sybil-Kontrollmechanismen. Wir stellen fest, dass die Wahl der Konsensprotokolle größtenteils orthogonal zur Wahl des Sybil-Kontrollmechanismus. Das soll nicht heißen, dass Sybil-Kontrollmechanismen vorhanden sind Drop-in-Replacements für einander, da eine bestimmte Wahl Auswirkungen auf den Basiswert haben kann Garantien des Konsensprotokolls. Allerdings kann die Familie Snow* mit vielen dieser bekannten Arten gekoppelt werden Mechanismen, ohne nennenswerte Modifikation. 225 Letztendlich aus Sicherheitsgründen und um sicherzustellen, dass die Anreize der Teilnehmer zum Wohle von ausgerichtet sind Im Netzwerk wählt $AVAX PoS zum zentralen Sybil-Kontrollmechanismus. Einige Formen des Einsatzes sind von Natur aus zentralisiert: Die Herstellung von Mining-Rigs (PoW) beispielsweise ist von Natur aus in den Händen einiger weniger zentralisiert Menschen mit dem entsprechenden Know-how und Zugang zu den Dutzenden Patenten, die für wettbewerbsfähige VLSI erforderlich sind Herstellung. Darüber hinaus verliert das PoW-Mining aufgrund der hohen jährlichen Miner-Subventionen an Wert. Ebenso, 230 Der Speicherplatz befindet sich größtenteils im Besitz großer Rechenzentrumsbetreiber. Darüber hinaus verfügen alle Sybil-Kontrollmechanismen die laufende Kosten verursachen, z.B. Stromkosten für hashing, Wertverlust aus dem Ökosystem, ganz zu schweigen davon zerstören die Umwelt. Dies wiederum verringert den Machbarkeitsrahmen für token, was nachteilig ist Preisschwankungen über einen kurzen Zeitraum können dazu führen, dass das System nicht mehr funktionsfähig ist. Proof-of-Work wählt grundsätzlich aus Bergleute, die über die Verbindungen verfügen, um billigen Strom zu beschaffen, was wenig mit der Fähigkeit der Bergleute zu tun hat 235 um Transaktionen oder deren Beiträge zum gesamten Ökosystem zu serialisieren. Unter diesen Optionen wählen wir proof-of-stake, weil es grün, zugänglich und offen für alle ist. Wir weisen jedoch darauf hin, dass dabei das $AVAX verwendet wird PoS, das Netzwerk Avalanche ermöglicht den Start von Subnetzen mit PoW und PoS. Das Abstecken ist ein natürlicher Mechanismus für die Teilnahme an einem offenen Netzwerk, da es eine direkte wirtschaftliche Nutzung ermöglicht Argument: Die Erfolgswahrscheinlichkeit eines Angriffs ist direkt proportional zu wohldefinierten monetären Kosten 240 Funktion. Mit anderen Worten: Die beteiligten Knoten sind wirtschaftlich motiviert, sich nicht auf ein solches Verhalten einzulassen könnten den Wert ihres Einsatzes beeinträchtigen. Darüber hinaus fallen für diesen Einsatz keine weiteren Unterhaltskosten (sonstige) an dann die Opportunitätskosten der Investition in einen anderen Vermögenswert) und verfügt über das Eigentum, das im Gegensatz zu Bergbauausrüstung wird vollständig verbraucht, wenn es bei einem katastrophalen Angriff verwendet wird. Für PoW-Operationen kann Bergbauausrüstung einfach sein wiederverwendet oder – wenn der Eigentümer dies wünscht – vollständig an den Markt zurückverkauft. 245 Ein Knoten, der dem Netzwerk beitreten möchte, kann dies frei tun, indem er zunächst einen immobilisierten Pfahl setzt während der Dauer der Teilnahme am Netzwerk. Der Nutzer bestimmt die Höhe der Einsatzdauer. Sobald ein Einsatz angenommen wurde, kann er nicht mehr rückgängig gemacht werden. Das Hauptziel besteht darin, sicherzustellen, dass die Knoten im Wesentlichen gemeinsam genutzt werden gleiche weitgehend stabile Sicht auf das Netzwerk. Wir gehen davon aus, dass die Mindestzeit staking in der Größenordnung von a liegt Woche. 250 Im Gegensatz zu anderen Systemen, die ebenfalls einen PoS-Mechanismus anbieten, nutzt $AVAX kein Slashing und Daher werden alle Einsätze nach Ablauf des Zeitraums staking zurückgegeben. Dies verhindert unerwünschte Szenarien wie z ein Software- oder Hardwarefehler des Clients, der zum Verlust von Münzen führt. Dies passt zu unserer Designphilosophie des Aufbaus vorhersehbarer Technologie: Die abgesteckten tokens sind nicht gefährdet, selbst wenn Software vorhanden ist oder Hardwarefehler. 255 In Avalanche gibt ein Knoten, der teilnehmen möchte, eine spezielle Stake-Transaktion an die validator-Kette aus. Zu den Stake-Transaktionen gehören der zu setzende Betrag, der staking-Schlüssel des Teilnehmers, der staking ist, die Dauer, und die Zeit, zu der die Validierung beginnt. Sobald die Transaktion akzeptiert wird, wird das Geld bis zum gesperrt Ende des Zeitraums staking. Der minimal zulässige Betrag wird vom System festgelegt und durchgesetzt. Der Einsatz Der von einem Teilnehmer platzierte Betrag hat Auswirkungen auf das Ausmaß des Einflusses, den der Teilnehmer auf das Unternehmen hatAvalanche Plattform 30.06.2020 9 Konsensprozess sowie die Belohnung, wie später besprochen. Die angegebene Dauer staking muss zwischen liegen δmin und δmax, die minimalen und maximalen Zeitrahmen, für die jeder Einsatz gesperrt werden kann. Wie bei der staking Betrag, der Zeitraum staking hat auch Auswirkungen auf die Belohnung im System. Verlust oder Diebstahl des Der Schlüssel staking kann nicht zu einem Vermögensverlust führen, da der Schlüssel staking nur im Konsensprozess und nicht für Vermögenswerte verwendet wird übertragen. 265 3.4 Intelligente Verträge in $AVAX Beim Start unterstützt Avalanche standardmäßige Solidity-basierte smart contracts über die virtuelle Maschine Ethereum (EVM). Wir gehen davon aus, dass die Plattform einen umfangreicheren und leistungsfähigeren Satz von smart contract unterstützen wird. Werkzeuge, darunter: – Intelligente Verträge mit Off-Chain-Ausführung und On-Chain-Verifizierung. 270 – Intelligente Verträge mit paralleler Ausführung. Alle smart contracts, die nicht mit demselben Status in arbeiten Jedes Subnetz in Avalanche kann parallel ausgeführt werden. – Eine verbesserte Solidity, genannt Solidity++. Diese neue Sprache wird Versionierung und sichere Mathematik unterstützen und Festkomma-Arithmetik, ein verbessertes Typsystem, Kompilierung in LLVM und Just-in-Time-Ausführung. Wenn ein Entwickler EVM-Unterstützung benötigt, aber smart contracts in einem privaten Subnetz bereitstellen möchte, muss er 275 kann direkt ein neues Subnetz aufbauen. Auf diese Weise ermöglicht Avalanche funktionsspezifisches Sharding die Subnetze. Wenn ein Entwickler außerdem Interaktionen mit dem aktuell bereitgestellten Ethereum smart Verträge können sie mit dem Athereum-Subnetz interagieren, das ein Löffel von Ethereum ist. Schließlich, wenn ein Entwickler eine andere Ausführungsumgebung als die virtuelle Maschine Ethereum erfordert, können sie sich für die Bereitstellung entscheiden ihre smart contract über ein Subnetz, das eine andere Ausführungsumgebung wie DAML implementiert 280 oder WASM. Subnetze können über das VM-Verhalten hinaus zusätzliche Funktionen unterstützen. Beispielsweise können Subnetze erzwingen Leistungsanforderungen für größere validator-Knoten, die smart contracts über längere Zeiträume halten, oder validators, die den Vertragsstatus privat halten. 4 Governance und der $AVAX-Token 4.1 Der $AVAX Native Token 285 Geldpolitik Das native token, $AVAX, ist begrenztes Angebot, wobei die Obergrenze auf 720.000.000 tokens festgelegt ist. mit 360.000.000 tokens, die beim Mainnet-Start verfügbar sind. Allerdings im Gegensatz zu anderen tokens mit begrenzter Versorgung, die Um die Prägerate kontinuierlich zu erhöhen, besteht die Geldpolitik von \(AVAX is designed to react to changing economic conditions. In particular, the objective of \)AVAX darin, die Anreize der Benutzer auszugleichen, token zu setzen. im Gegensatz zur Verwendung zur Interaktion mit der Vielfalt der auf der Plattform verfügbaren Dienste. Teilnehmer der Plattform 290 fungieren gemeinsam als dezentrale Reservebank. Die auf Avalanche verfügbaren Hebel sind staking Belohnungen, Gebühren, und Luftabwürfe, die alle durch steuerbare Parameter beeinflusst werden. Die Einsatzprämien werden durch die On-Chain-Governance festgelegt und von einer Funktion gesteuert, die darauf ausgelegt ist, das begrenzte Angebot niemals zu überschreiten. Das Abstecken kann induziert werden durch Erhöhung der Gebühren oder Erhöhung der staking Prämien. Andererseits können wir ein stärkeres Engagement herbeiführen mit den Avalanche-Plattformdiensten durch Senkung der Gebühren und Reduzierung der staking-Prämie.10 Kevin Sekniqi, Daniel Laine, Stephen Buttolph und Emin Gün Sirer Verwendungsmöglichkeiten Zahlungen Echte dezentrale Peer-to-Peer-Zahlungen sind für die Branche aufgrund von weitgehend ein unerfüllter Traum die derzeitige mangelnde Leistung der etablierten Betreiber. $AVAX ist genauso leistungsstark und einfach zu verwenden wie Zahlungen Visa ermöglicht weltweit jede Sekunde Tausende von Transaktionen auf völlig vertrauenswürdige und dezentralisierte Weise. Darüber hinaus bietet $AVAX für Händler weltweit ein direktes Wertversprechen gegenüber Visa, nämlich einen niedrigeren 300 Gebühren. Abstecken: Sichern des Systems Auf der Plattform Avalanche wird die Sybil-Kontrolle über staking erreicht. In Ordnung Zur Validierung muss ein Teilnehmer Münzen oder Einsätze sperren. Validatoren, manchmal auch Staker genannt, sind es wurden für ihre Validierungsdienste unter anderem basierend auf staking Betrag und staking Dauer entschädigt Eigenschaften. Die gewählte Kompensationsfunktion sollte die Varianz minimieren und sicherstellen, dass dies bei großen Spielern nicht der Fall ist 305 erhalten unverhältnismäßig mehr Entschädigung. Die Teilnehmer unterliegen auch keinen „Glücksfaktoren“ wie z PoW-Mining. Ein solches Belohnungssystem verhindert auch die Bildung von Mining- oder staking-Pools, was es wirklich ermöglicht dezentrale, vertrauenslose Teilnahme am Netzwerk. Atomic Swaps Neben der Bereitstellung der Kernsicherheit des Systems dient $AVAX token als universelle Einheit des Austausches. Von da an wird die Avalanche-Plattform in der Lage sein, vertrauenswürdige Atom-Swaps nativ zu unterstützen 310 Die Plattform ermöglicht den nativen, wirklich dezentralen Austausch von Vermögenswerten aller Art direkt auf Avalanche. 4.2 Regierungsführung Governance ist für die Entwicklung und Einführung jeder Plattform von entscheidender Bedeutung, denn – wie bei allen anderen Arten auch von Systemen – Avalanche wird ebenfalls einer natürlichen Weiterentwicklung und Aktualisierungen ausgesetzt sein. $AVAX bietet On-Chain-Governance für kritische Parameter des Netzwerks, wobei die Teilnehmer über Änderungen am Netzwerk abstimmen können und 315 Entscheidungen zur Netzwerkmodernisierung demokratisch regeln. Dazu gehören Faktoren wie der Mindestbetrag staking, Prägerate sowie andere wirtschaftliche Parameter. Dadurch kann die Plattform eine dynamische Parameteroptimierung mithilfe einer Crowd oracle effektiv durchführen. Allerdings im Gegensatz zu einigen anderen Governance-Plattformen Da draußen erlaubt Avalanche keine unbegrenzten Änderungen an beliebigen Aspekten des Systems. Stattdessen nur ein Eine vorab festgelegte Anzahl von Parametern kann über Governance geändert werden, wodurch das System vorhersehbarer wird 320 und Erhöhung der Sicherheit. Darüber hinaus unterliegen alle regelbaren Parameter innerhalb bestimmter Zeitgrenzen Grenzen. Einführung einer Hysterese und Sicherstellung, dass das System über kurze Zeiträume vorhersehbar bleibt. Für dezentrale Systeme ohne Verwalter ist ein praktikabler Prozess zur Ermittlung global akzeptabler Werte für Systemparameter von entscheidender Bedeutung. Avalanche kann seinen Konsensmechanismus nutzen, um ein System aufzubauen, das dies ermöglicht Jeder kann spezielle Transaktionen vorschlagen, bei denen es sich im Wesentlichen um systemweite Umfragen handelt. Jeder teilnehmende Knoten kann 325 solche Vorschläge machen. Der nominale Belohnungssatz ist ein wichtiger Parameter, der sich auf jede Währung auswirkt, egal ob digital oder fiat. Leider können Kryptowährungen, die diesen Parameter beheben, mit verschiedenen Problemen konfrontiert sein, einschließlich Deflation oder Inflation. Zu diesem Zweck unterliegt der nominale Belohnungssatz einer Steuerung innerhalb vorab festgelegter Grenzen. Das wird Erlauben Sie token-Inhabern, zu entscheiden, ob $AVAX letztendlich begrenzt, unbegrenzt oder sogar deflationär sein soll.Avalanche Plattform 30.06.2020 11 Transaktionsgebühren, die mit der Menge F bezeichnet werden, unterliegen ebenfalls der Governance. F ist praktisch ein Tupel, das die mit den verschiedenen Anweisungen und Transaktionen verbundenen Gebühren beschreibt. Schließlich staking Zeiten und Beträge sind ebenfalls regierbar. Die Liste dieser Parameter ist in Abbildung 1 definiert. – ∆: Einsatzbetrag, denominiert in $AVAX. Dieser Wert definiert den Mindesteinsatz, der platziert werden muss Bevor Sie am System teilnehmen, müssen Sie eine Bindung eingehen. – δmin: Die minimale Zeit, die ein Knoten benötigt, um sich in das System einzubinden. – δmax: Die maximale Zeit, die ein Knoten einsetzen kann. – ρ : (π∆, τδmin) →R : Belohnungsratenfunktion, auch Minting-Rate genannt, bestimmt die Belohnung a Der Teilnehmer kann einen Anspruch in Abhängigkeit von seinem staking-Betrag bei gegebener Anzahl von π öffentlich bekannt gegebenen Knoten erheben in seinem Besitz, über einen Zeitraum von τ aufeinanderfolgenden δmin Zeitrahmen, so dass τδmin ≤δmax. – F: die Gebührenstruktur, bei der es sich um eine Reihe regelbarer Gebührenparameter handelt, die die Kosten für verschiedene Transaktionen angeben. Abb. 1. Wichtige Nicht-Konsens-Parameter, die in Avalanche verwendet werden. Bei der ersten Verwendung wird die gesamte Notation neu definiert. Im Einklang mit dem Prinzip der Vorhersehbarkeit in einem Finanzsystem weist die Governance in $AVAX eine Hysterese auf. Dies bedeutet, dass Änderungen an Parametern stark von den letzten Änderungen abhängen. Es gibt zwei Grenzen 335 jedem regelbaren Parameter zugeordnet: Zeit und Bereich. Sobald ein Parameter mithilfe einer Governance geändert wird Bei einer Transaktion wird es sehr schwierig, sie sofort und in großem Umfang wieder zu ändern. Diese Schwierigkeiten und Wertbeschränkungen lockern sich, je mehr Zeit seit der letzten Änderung vergeht. Insgesamt hält dies das System davon ab sich innerhalb kurzer Zeit drastisch ändern, sodass Benutzer die Systemparameter im sicher vorhersagen können kurzfristig und bietet gleichzeitig eine starke Kontrolle und Flexibilität auf lange Sicht. 340

プラットフォームの概要

このセクションでは、プラットフォームのアーキテクチャの概要を示し、さまざまな実装について説明します。 詳細。 Avalanche プラットフォームは、チェーン (およびその上に構築されるアセット)、実行という 3 つの懸念事項を明確に分離します。 環境と展開。 3.1 建築 145 サブネットワーク サブネットワーク (サブネット) は、コンセンサスを達成するために連携する validator の動的なセットです。 blockchain のセットの状態について。各 blockchain は 1 つのサブネットによって検証され、サブネットは検証できます。 任意の数のblockchain。 validator は、任意の数のサブネットのメンバーになることができます。サブネットが決定します 誰がそれを入力することができ、その構成要素である validator が特定のプロパティを持つことを要求する場合があります。 Avalanche プラットフォームは、任意の数のサブネットの作成と操作をサポートします。新しいサブネットを作成するには 150 または、サブネットに参加するには、$AVAX 建ての料金を支払う必要があります。

6 ケビン・セクニキ、ダニエル・レイン、スティーブン・バットルフ、エミン・グラン・サイラー サブネット モデルには、次のような多くの利点があります。 – validator が特定のサブネット内の blockchain を気にしない場合、そのサブネットには参加しません。 これにより、ネットワーク トラフィックが削減され、validator に必要な計算リソースも削減されます。これは 他の blockchain プロジェクトとは対照的に、すべての validator はすべてのトランザクションを検証する必要があります。 155 彼らは気にしない人たちです。 – サブネットに誰が入ることができるかはサブネットによって決定されるため、プライベート サブネットを作成できます。つまり、それぞれのblockchain サブネットは、信頼できる validator のセットによってのみ検証されます。 – 各 validator が特定のプロパティを持つサブネットを作成できます。たとえば、次のように作成できます。 各 validator が特定の管轄区域内にある、または各 validator が何らかの管轄区域にバインドされているサブネット 160 現実世界の契約。これはコンプライアンス上の理由から有益である可能性があります。 デフォルト サブネットと呼ばれる特別なサブネットが 1 つあります。すべての validator によって検証されます。 (つまり、順番的には サブネットを検証するには、デフォルト サブネットも検証する必要があります。) デフォルト サブネットは、次のセットを検証します。 $AVAX が存在し、取引される blockchain を含む、事前定義された blockchain。 仮想マシン 各 blockchain は、仮想マシン (VM) のインスタンスです。VM は、 165 blockchain は、クラスがオブジェクト指向プログラミング言語におけるオブジェクトの設計図であるのとよく似ています。の blockchain のインターフェイス、状態、動作は、blockchain が実行する VM によって定義されます。以下の blockchain のプロパティなどは VM によって定義されます。 – ブロックの内容 – ブロックが受け入れられたときに発生する状態遷移 170 – blockchain によって公開される API とそのエンドポイント – ディスクに永続化されるデータ blockchain は、特定の VM を「使用する」または「実行する」と言います。 blockchain を作成するときは、VM を指定します blockchain の生成状態と同様に、実行されます。新しい blockchain は、既存のblockchain を使用して作成できます。 VM、または開発者が新しい VM をコーディングできます。同じ VM を実行する任意の数の blockchain が存在する可能性があります。 175 各 blockchain は、同じ VM を実行している場合でも、論理的に他のものから独立しており、その状態を維持します。 自分自身の状態。 3.2 ブートストラッピング Avalanche に参加するための最初のステップはブートストラップです。このプロセスは 3 つの段階で行われます。 接続 アンカー、ネットワークと状態の検出をシードし、validator になります。 180 シード アンカー 許可なしで (つまりハードコーディングされて) 動作するピアのネットワーク システム。 ID のセットには、ピア検出のための何らかのメカニズムが必要です。ピアツーピア ファイル共有ネットワークでは、一連の トラッカーが使用されます。暗号ネットワークでは、典型的なメカニズムは DNS シード ノードの使用です (これを参照します)Avalanche プラットフォーム 2020/06/30 7 からシード アンカーとして)、明確に定義されたシード IP アドレスのセットで構成され、そのアドレスから他のメンバーが送信されます。 ネットワークを検出できます。 DNS シード ノードの役割は、セットに関する有用な情報を提供することです。 185 システムのアクティブな参加者の数。同じメカニズムが Bitcoin コア [1] でも採用されています。 ソース コードの src/chainparams.cpp ファイルには、ハードコーディングされたシード ノードのリストが保持されます。間の違い BTC と Avalanche の違いは、BTC には正しい DNS シード ノードが 1 つだけ必要であるのに対し、Avalanche には単純な DNS シード ノードが必要であるという点です。 アンカーの大部分は正しいはずです。たとえば、新しいユーザーはネットワーク ビューをブートストラップすることを選択できます。 確立された信頼できる一連の取引所を通じて行われますが、そのいずれかが個別に信頼されるわけではありません。 190 ただし、ブートストラップ ノードのセットはハードコーディングまたは静的である必要はなく、 ユーザーによって提供されますが、使いやすさを考慮して、クライアントは経済的な内容を含むデフォルト設定を提供する場合があります。 取引所など、クライアントが世界観を共有したい重要な関係者。障壁はありません シード アンカーになるため、シード アンカーのセットはノードが入るか入らないかを決定することはできません。 ノードはシードのセットに接続することで Avalanche ピアの最新のネットワークを検出できるため、ネットワーク 195 アンカー。 ネットワークと状態の検出 シード アンカーに接続されると、ノードは最新のネットワーク セットをクエリします。 状態遷移。この一連の状態遷移を許容フロンティアと呼びます。チェーンにとって受け入れられるフロンティア 最後に受け入れられたブロックです。 DAG の場合、受け入れられたフロンティアは、受け入れられたものの、まだ存在しない頂点のセットです。 受け入れられた子供はいません。シードアンカーから受け入れられたフロンティアを収集した後、状態は次のように遷移します。 200 大多数のシード アンカーによって受け入れられると、受け入れられるように定義されます。正しい状態が抽出されます サンプリングされたノードと同期することによって。シード アンカーに正しいノードの大部分が存在する限り 設定されている場合、受け入れられた状態遷移は、少なくとも 1 つの正しいノードによって受け入れられたものとしてマークされている必要があります。 この状態検出プロセスは、ネットワーク検出にも使用されます。ネットワークのメンバーシップ セットは次のとおりです。 validator チェーンで定義されています。したがって、validator チェーンと同期すると、ノードは次のことを検出できるようになります。 205 現在の validator のセット。 validator チェーンについては、次のセクションで詳しく説明します。 3.3 シビルの制御とメンバーシップ コンセンサス プロトコルは、しきい値までの値を想定してセキュリティを保証します。 システム内のメンバーが敵対的になる可能性があります。 Sybil 攻撃。ノードが安価にネットワークをフラッディングします。 悪意のある ID を使用すると、これらの保証が簡単に無効になる可能性があります。基本的に、このような攻撃は次の場合にのみ可能です。 210 偽造が困難なリソース [3] の証拠と存在感を取引することで抑止されます。過去のシステムでは、次のような用途が検討されてきました。 proof-of-work (PoW)、proof-of-stake (PoS)、経過時間の証明に及ぶシビル抑止メカニズム (POET)、時空間証明 (PoST)、および権限証明 (PoA)。 これらのメカニズムはすべて、本質的には同じ機能を果たします。各メカニズムは、各参加者が次のことを必要とします。 何らかの経済的コミットメントの形で「ゲーム内の一部」が提供され、それによって経済的な利益が提供されます。 215 その参加者による不正行為に対する障壁。それらはすべて、形式を問わず何らかの賭け金を伴います。 マイニング リグと hash 電力 (PoW)、ディスク領域 (PoST)、信頼できるハードウェア (POET)、または承認された ID の数 (PoA)。この賭け金は、参加者が発言権を獲得するために負担しなければならない経済的コストの基礎を形成します。のために たとえば、Bitcoin では、有効なブロックを提供できる能力は、ブロックの hash 乗に直接比例します。 提案参加者。残念ながら、コンセンサスプロトコル間でも大きな混乱が生じています。8 ケビン・セクニキ、ダニエル・レイン、スティーブン・バットルフ、エミン・グラン・サイラー 対シビル制御メカニズム。コンセンサスプロトコルの選択は、ほとんどの場合、次のように行われることに注意してください。 Sybil 制御メカニズムの選択と直交します。これは、Sybil 制御メカニズムが次のようなものであるということではありません。 特定の選択が根底にあるものに影響を与える可能性があるため、お互いのドロップイン置換 コンセンサスプロトコルの保証。ただし、Snow* ファミリーは、既知のこれらの多くと組み合わせることができます。 メカニズムを大幅に変更することなく。 225 最終的には、セキュリティのため、また参加者のインセンティブが確実に利益につながるようにするためです。 ネットワークでは、$AVAX がコア Sybil 制御メカニズムへの PoS を選択します。一部の形式のステークは本質的に 集中化: たとえば、採掘リグ製造 (PoW) は本質的に少数の人の手に集中化されています。 適切なノウハウを持ち、競争力のある VLSI に必要な多数の特許にアクセスできる人材 製造業。さらに、PoW マイニングでは、毎年多額のマイナー補助金が支払われるため、価値が漏洩します。同様に、 230 ディスクスペースは、大規模なデータセンター運営者によって最も豊富に所有されています。さらに、すべてのシビル制御メカニズム 継続的に発生するコスト、例: hashing の電気代は、言うまでもなく、エコシステムから価値を漏洩します。 環境を破壊する。これにより、token の実現可能性が低下します。 短い時間枠での価格変動により、システムが動作不能になる可能性があります。 Proof-of-Work は本質的に以下を選択します 鉱山労働者の能力とはほとんど関係なく、安価な電力を調達するコネを持つ鉱山労働者 235 トランザクションまたはそのエコシステム全体への貢献をシリアル化します。これらのオプションの中から私たちが選択するのは、 proof-of-stake、それは環境に優しく、アクセスしやすく、誰にでも開かれているからです。ただし、$AVAX は PoS、Avalanche ネットワークにより、PoW および PoS を使用してサブネットを起動できるようになります。 ステーキングは、直接的な経済的利益を可能にするため、オープン ネットワークに参加するための自然なメカニズムです。 議論: 攻撃が成功する確率は、明確に定義された金銭的コストに正比例する 240 機能。言い換えれば、ステーキングするノードは、経済的な動機で、 彼らの賭け金の価値を損なう可能性があります。さらに、この賭け金には追加の維持費(その他の維持費)はかかりません。 次に、別の資産に投資する機会費用)、鉱山機械とは異なり、 壊滅的な攻撃に使用されると完全に消費されます。 PoW 運用の場合、マイニング機器は簡単に使用できます。 再利用されるか、所有者が決定した場合は完全に市場に売り戻されます。 245 ネットワークに参加したいノードは、最初に固定された杭を立てることで自由に参加できます。 ネットワークへの参加期間中。ユーザーは賭け金額の期間を決定します。 一度受け入れられると、ステークを元に戻すことはできません。主な目標は、ノードが実質的に ネットワークのほぼ安定したビューも同様です。最小 staking 時間を 1 秒程度に設定する予定です。 週。 250 同様に PoS メカニズムを提案する他のシステムとは異なり、$AVAX はスラッシュを使用しません。 したがって、staking 期間が終了すると、すべての賭け金が返還されます。これにより、次のような望ましくないシナリオが防止されます。 コインの損失につながるクライアント ソフトウェアまたはハードウェアの障害。これは私たちの設計哲学と一致します 予測可能なテクノロジーの構築: ソフトウェアやソフトウェアが存在する場合でも、賭けられた token は危険にさらされません。 ハードウェアの欠陥。 255 Avalanche では、参加したいノードが特別なステーク トランザクションを validator チェーンに発行します。 ステーキング トランザクションでは、ステーキングする金額、参加者の staking キー (staking)、期間、 検証が開始される時刻。取引が承認されると、資金は次の期限までロックされます。 staking期間の終わり。最小許容量はシステムによって決定され、強制されます。賭け金 参加者が与えた金額は、参加者が社会に与える影響力の量の両方に影響を及ぼします。Avalanche プラットフォーム 2020/06/30 9 後で説明するように、コンセンサスプロセスと報酬。指定された staking 期間は次の期間である必要があります。 δmin と δmax は、ステークをロックできる最小時間枠と最大時間枠です。と同様に、 staking 額、staking 期間もシステム内の報酬に影響します。の紛失または盗難 staking キーはアセットではなくコンセンサス プロセスでのみ使用されるため、staking キーはアセットの損失につながることはありません 転送。 265 3.4 $AVAX のスマート コントラクト Avalanche は、起動時に Ethereum 仮想マシン (EVM) を介して標準の Solidity ベースの smart contract をサポートします。私たちは、プラットフォームがより豊富で強力な smart contract のセットをサポートすることを想定しています。 以下を含むツール: – オフチェーン実行とオンチェーン検証を備えたスマートコントラクト。 270 – 並列実行によるスマート コントラクト。同じ状態で動作しないsmart contract Avalanche 内のすべてのサブネットは並行して実行できます。 – Solidity++ と呼ばれる改良された Solidity。この新しい言語はバージョン管理と安全な数学をサポートします 固定小数点演算、改良された型システム、LLVM へのコンパイル、ジャストインタイム実行。 開発者が EVM サポートを必要としているが、プライベート サブネットに smart contract を展開したい場合、 275 新しいサブネットを直接スピンアップできます。これは、Avalanche が機能固有のシャーディングを有効にする方法です。 サブネット。さらに、開発者が現在デプロイされている Ethereum スマートとの対話を必要とする場合は、 コントラクトを作成すると、Ethereum のスプーンである Athereum サブネットと対話できます。最後に、開発者であれば、 Ethereum 仮想マシンとは異なる実行環境が必要なため、デプロイを選択する場合があります DAML などのさまざまな実行環境を実装するサブネットを介した smart contract 280 またはWASM。サブネットは、VM の動作以外の追加機能をサポートできます。たとえば、サブネットは smart contract を長期間保持する、より大きな validator ノードのパフォーマンス要件、または コントラクト状態をプライベートに保持する validator。 4 ガバナンスと $AVAX トークン 4.1 $AVAX ネイティブ トークン 285 金融政策 ネイティブ token、$AVAX は供給上限があり、上限は 720,000,000 tokens に設定されています。 メインネットの起動時に 360,000,000 token が利用可能です。ただし、他の供給上限付き token とは異なります。 \(AVAX is designed to react to changing economic conditions. In particular, the objective of \)AVAX の金融政策は、token を賭けるユーザーのインセンティブのバランスをとることです。 プラットフォーム上で利用可能なさまざまなサービスと対話するためにそれを使用するのではなく。プラットフォームの参加者 290 集合的に分散型準備銀行として機能します。 Avalanche で利用可能なレバーは staking の報酬、手数料、 およびエアドロップ。これらはすべて管理可能なパラメーターの影響を受けます。ステーキング報酬はオンチェーンガバナンスによって設定され、上限供給量を決して超えないように設計された機能によって管理されます。ステーキングが誘発される可能性がある 料金を増やすか、staking の報酬を増やすことによって。一方で、エンゲージメントの向上を誘導することもできます Avalanche プラットフォーム サービスでは、手数料を引き下げ、staking の報酬を削減します。10 ケビン・セクニキ、ダニエル・レイン、スティーブン・バットルフ、エミン・グラン・サイラー 用途 支払い 真の分散型ピアツーピア支払いは、次のような理由により、業界にとってはほとんど実現されない夢です。 現職企業の現在のパフォーマンスの欠如。 $AVAX は、を使用した支払いと同じくらい強力で使いやすいです。 Visa は、完全にトラストレスで分散型の方法で、世界中で毎秒数千件の取引を可能にします。 さらに、世界中の加盟店にとって、$AVAX は Visa よりも直接的な価値提案を提供します。 300 料金。 ステーキング: システムの保護 Avalanche プラットフォームでは、sybil 制御は staking を介して実現されます。順番に 検証するには、参加者はコインをロックアップするか、賭け金を賭ける必要があります。バリデーターはステーカーとも呼ばれます。 staking 金額と staking 期間などに基づいて検証サービスに対して補償されました プロパティ。選択した補償関数は分散を最小限に抑え、大規模なステーカーが分散を回避する必要があります。 305 不当に多くの報酬を受け取る。また、参加者は次のような「運」要素の影響を受けません。 PoWマイニング。このような報酬スキームは、マイニングや staking プールの形成を妨げます。 ネットワークへの分散型でトラストレスな参加。 アトミック スワップ システムの中核となるセキュリティを提供するだけでなく、$AVAX token はユニバーサル ユニットとしても機能します。 交換の。そこから、Avalanche プラットフォームはトラストレス アトミック スワップをネイティブにサポートできるようになります。 310 このプラットフォームは、Avalanche 上で直接、あらゆる種類の資産のネイティブで真の分散型交換を可能にします。 4.2 ガバナンス 他のすべてのタイプと同様に、ガバナンスはあらゆるプラットフォームの開発と導入にとって重要です。 のシステム – Avalanche も自然な進化と更新に直面するでしょう。 $AVAX はオンチェーン ガバナンスを提供します 参加者がネットワークへの変更について投票できるネットワークの重要なパラメータについて、 315 ネットワークのアップグレードに関する決定を民主的に決定します。これには、最小staking金額などの要素が含まれます。 鋳造レートやその他の経済パラメータ。これにより、プラットフォームはクラウド oracle を通じて動的パラメーターの最適化を効果的に実行できるようになります。ただし、他の一部のガバナンス プラットフォームとは異なります。 Avalanche では、システムの任意の側面に対する無制限の変更は許可されていません。代わりに、 事前に決められた数のパラメータをガバナンスを通じて変更できるため、システムがより予測可能になります 320 そして安全性の向上。さらに、すべての管理可能なパラメータは特定の時間範囲内で制限されます。 ヒステリシスを導入し、システムが短い時間範囲にわたって予測可能であることを保証します。 システムパラメータのグローバルに許容される値を見つけるための実行可能なプロセスは、管理者のいない分散システムにとって重要です。 Avalanche はコンセンサス メカニズムを使用して、次のことを可能にするシステムを構築できます。 本質的にシステム全体の投票である特別なトランザクションを誰でも提案できます。参加しているノードは、 325 そのような提案を出します。 名目報酬率は、デジタル通貨であろうとフラット通貨であろうと、あらゆる通貨に影響を与える重要なパラメーターです。残念ながら、このパラメータを修正する暗号通貨は、デフレやインフレなどのさまざまな問題に直面する可能性があります。 そのために、名目報酬率は、事前に設定された境界内でガバナンスの対象となります。これにより、 token 保有者は、$AVAX が最終的に上限付きであるか、上限なしであるか、さらにはデフレ的であるかを選択できるようになります。Avalanche プラットフォーム 2020/06/30 11 集合 F で示される取引手数料もガバナンスの対象となります。 F は事実上、さまざまな指示やトランザクションに関連する手数料を記述するタプルです。最後に、staking 回と金額 も統治可能です。これらのパラメータのリストを図 1 に定義します。 – Δ: $AVAX 建てのステーキング額。この値は、次のように配置する必要がある最小限の賭け金を定義します。 システムに参加する前に絆を深めてください。 – δmin : ノードがシステムにステーキングするために必要な最小時間。 – δmax : ノードがステーキングできる最大時間。 – ρ : (π∆, τδmin) →R : 鋳造レートとも呼ばれる報酬率関数は、報酬 a を決定します。 参加者は、公開されている π 個のノードを考慮して、staking 額に応じて請求できます。 τδmin ≤δmax となるように、τ 連続する δmin タイムフレームの期間にわたって、その所有権の下で。 – F : 手数料構造。さまざまな取引に対するコストを指定する一連の管理可能な手数料パラメータです。 図 1. Avalanche で使用される主要な非コンセンサスパラメータ。すべての表記は最初の使用時に再定義されます。 金融システムにおける予測可能性の原則に従って、$AVAX のガバナンスにはヒステリシスがあり、 つまり、パラメータの変更は最近の変更に大きく依存します。限界は2つある 335 時間と範囲などの各制御可能なパラメータに関連付けられています。ガバナンスを使用してパラメータが変更されると トランザクションが完了すると、すぐに再度大量に変更することが非常に困難になります。こういった難しさは 値の制約は、最後の変更から時間が経過するにつれて緩和されます。全体として、これによりシステムが 短期間で劇的に変化するため、ユーザーはシステムパラメータを安全に予測できます。 短期的には強力な制御性と柔軟性を備えながら、長期的には優れています。 340

Regierungsführung

1.1 Avalanche Ziele und Prinzipien Avalanche ist eine leistungsstarke, skalierbare, anpassbare und sichere blockchain-Plattform. Es zielt auf drei ab breite Anwendungsfälle: 15 – Erstellen anwendungsspezifischer blockchains, die berechtigte (private) und erlaubnislose (öffentliche) umfassen Bereitstellungen. – Erstellen und Starten hochskalierbarer und dezentraler Anwendungen (Dapps). – Aufbau beliebig komplexer digitaler Assets mit benutzerdefinierten Regeln, Vereinbarungen und Fahrern (intelligente Assets). 1 Zukunftsgerichtete Aussagen beziehen sich im Allgemeinen auf zukünftige Ereignisse oder unsere zukünftige Leistung. Dies schließt ein, ist es aber nicht beschränkt auf die geplante Leistung von Avalanche; die erwartete Entwicklung seines Geschäfts und seiner Projekte; Ausführung seiner Vision und Wachstumsstrategie; und Abschluss von Projekten, die derzeit laufen, sich in der Entwicklung befinden oder ansonsten in Erwägung gezogen. Zukunftsgerichtete Aussagen spiegeln die Überzeugungen und Annahmen unseres Managements wider erst ab dem Datum dieser Präsentation. Diese Aussagen stellen keine Garantien für zukünftige Leistungen dar und sind unzulässig Man sollte sich nicht auf sie verlassen. Solche zukunftsgerichteten Aussagen betreffen zwangsläufig Bekanntes und Unbekanntes Risiken, die dazu führen können, dass die tatsächlichen Leistungen und Ergebnisse in zukünftigen Zeiträumen erheblich von den Prognosen abweichen hierin ausgedrückt oder impliziert. Avalanche übernimmt keine Verpflichtung, zukunftsgerichtete Aussagen zu aktualisieren. Obwohl Bei zukunftsgerichteten Aussagen handelt es sich um unsere bestmöglichen Vorhersagen zum Zeitpunkt ihrer Äußerung. Wir können nicht garantieren, dass dies der Fall ist werden sich als korrekt erweisen, da tatsächliche Ergebnisse und zukünftige Ereignisse erheblich abweichen können. Der Leser wird davor gewarnt sich unangemessen auf zukunftsgerichtete Aussagen zu verlassen.2 Kevin Sekniqi, Daniel Laine, Stephen Buttolph und Emin Gün Sirer Das übergeordnete Ziel von Avalanche ist die Bereitstellung einer einheitlichen Plattform für die Erstellung, Übertragung und den Handel von 20 digitale Vermögenswerte. Konstruktionsbedingt besitzt Avalanche die folgenden Eigenschaften: Skalierbar Avalanche ist auf enorme Skalierbarkeit, Robustheit und Effizienz ausgelegt. Die zentrale Konsensmaschine ist in der Lage, ein globales Netzwerk von potenziell Hunderten Millionen mit dem Internet verbundenen Geräten mit geringer und hoher Leistung zu unterstützen, die nahtlos, mit geringen Latenzen und sehr hohen Transaktionen pro Sekunde funktionieren. 25 Secure Avalanche ist auf Robustheit und hohe Sicherheit ausgelegt. Klassische Konsensprotokolle sind Entwickelt, um bis zu f-Angreifern standzuhalten und vollständig zu versagen, wenn sie einem Angreifer der Größe f + 1 gegenüberstehen oder größer, und der Nakamoto-Konsens bietet keine Sicherheit, wenn 51 % der Bergleute Byzantiner sind. Im Gegensatz dazu Avalanche bietet eine sehr starke Sicherheitsgarantie, wenn der Angreifer einen bestimmten Schwellenwert unterschreitet kann vom Systemdesigner parametrisiert werden und sorgt für eine sanfte Verschlechterung, wenn der Angreifer die Grenze überschreitet 30 dieser Schwelle. Es kann Sicherheitsgarantien (jedoch keine Lebendigkeitsgarantien) aufrechterhalten, selbst wenn der Angreifer 51 % überschreitet. Es ist das erste erlaubnislose System, das derart starke Sicherheitsgarantien bietet. Dezentralisiert Avalanche soll eine beispiellose Dezentralisierung ermöglichen. Dies impliziert eine Verpflichtung auf mehrere Client-Implementierungen und keine zentralisierte Kontrolle jeglicher Art. Das Ökosystem ist darauf ausgelegt, zu vermeiden Trennungen zwischen Benutzerklassen mit unterschiedlichen Interessen. Entscheidend ist, dass es keinen Unterschied zwischen Bergleuten gibt, 35 Entwickler und Benutzer. Regierbares und demokratisches $AVAX ist eine äußerst integrative Plattform, die es jedem ermöglicht, sich mit ihr zu verbinden Vernetzen Sie sich und beteiligen Sie sich an der Validierung und aus erster Hand an der Governance. Jeder token-Inhaber kann abstimmen Auswahl wichtiger Finanzparameter und Entscheidung darüber, wie sich das System entwickelt. Interoperabel und flexibel Avalanche ist als universelle und flexible Infrastruktur für eine Vielzahl konzipiert 40 von blockchains/assets, wobei die Basis $AVAX zur Sicherheit und als Rechnungseinheit für den Umtausch verwendet wird. Die Das System soll wertneutral viele darauf aufbauende blockchains unterstützen. Die Plattform ist von Grund auf so konzipiert, dass es einfach ist, vorhandene blockchains darauf zu portieren, Salden zu importieren Unterstützung mehrerer Skriptsprachen und virtueller Maschinen sowie sinnvolle Unterstützung mehrerer Bereitstellungen Szenarien. 45 Gliederung Der Rest dieses Dokuments ist in vier Hauptabschnitte unterteilt. Abschnitt 2 beschreibt die Einzelheiten dazu Motor, der die Plattform antreibt. In Abschnitt 3 wird das Architekturmodell hinter der Plattform erörtert, einschließlich Subnetzwerke, virtuelle Maschinen, Bootstrapping, Mitgliedschaft und staking. Abschnitt 4 erläutert die Governance Modell, das dynamische Änderungen wichtiger wirtschaftlicher Parameter ermöglicht. Schließlich werden in Abschnitt 5 verschiedene untersucht Randthemen von Interesse, einschließlich potenzieller Optimierungen, Post-Quanten-Kryptographie und realistischer 50 Gegner.

Avalanche Plattform 30.06.2020 3 Namenskonvention Der Name der Plattform lautet Avalanche und wird üblicherweise als „der Avalanche“ bezeichnet. Plattform“ und ist austauschbar/synonym mit „dem Netzwerk Avalanche“ oder – einfach – Avalanche. Codebasen werden unter Verwendung von drei numerischen Kennungen mit der Bezeichnung „v.[0-9].[0-9].[0-100]“ veröffentlicht, wobei die Die erste Nummer identifiziert Hauptversionen, die zweite Nummer identifiziert Nebenversionen und die dritte Nummer 55 identifiziert Patches. Die erste öffentliche Veröffentlichung mit dem Codenamen Avalanche Borealis ist Version 1.0.0. Der Einheimische token der Plattform heißt „$AVAX“. Die von der Avalanche-Plattform verwendete Familie von Konsensprotokollen ist wird als Snow*-Familie bezeichnet. Es gibt drei konkrete Instanziierungen mit den Namen Avalanche, Snowman und Frostig.

ガバナンス

1.1 Avalanche 目標と原則 Avalanche は、高性能、スケーラブル、カスタマイズ可能、安全な blockchain プラットフォームです。対象は3つ 幅広い使用例: 15 – 許可付き (プライベート) と許可なし (パブリック) にわたる、アプリケーション固有の blockchain の構築 展開。 – 拡張性の高い分散型アプリケーション (Dapps) を構築および起動します。 – カスタム ルール、約款、特約 (スマート アセット) を使用して、任意に複雑なデジタル アセットを構築します。 1 将来の見通しに関する記述は通常、将来の出来事または当社の将来の業績に関連しています。これには以下が含まれますが、含まれません。 Avalanche の予測パフォーマンスに限定されます。そのビジネスとプロジェクトの予想される発展。実行 そのビジョンと成長戦略について。現在進行中、開発中、または進行中のプロジェクトの完了 それ以外は検討中です。将来の見通しに関する記述は、経営陣の信念と仮定を表しています。 このプレゼンテーションの日付時点でのみ。これらの記述は、将来のパフォーマンスや不当なパフォーマンスを保証するものではありません。 それらに依存すべきではありません。このような将来予想に関する記述には、必然的に既知および未知の情報が含まれます。 実際の業績や将来の結果が予測と大きく異なる可能性があるリスク ここに明示または暗示されています。 Avalanche は、将来の見通しに関する記述を更新する義務を負いません。とはいえ 将来の見通しに関する記述は、それが行われた時点での当社の最善の予測であり、それを保証するものではありません。 実際の結果と将来の出来事は大幅に異なる可能性があるため、正確であることが判明します。読者は注意してください 将来の見通しに関する記述に過度に依存すること。2 ケビン・セクニキ、ダニエル・レイン、スティーブン・バットルフ、エミン・グラン・サイラー Avalanche の包括的な目的は、 20 デジタル資産。 構造上、Avalanche は次の特性を備えています。 スケーラブルな Avalanche は、非常にスケーラブルで、堅牢で、効率的になるように設計されています。コアコンセンサスエンジン は、低遅延で 1 秒あたりのトランザクション数が非常に多く、シームレスに動作する、インターネットに接続された潜在的に数億台の低出力デバイスと高出力デバイスのグローバル ネットワークをサポートできます。 25 Secure Avalanche は堅牢で高いセキュリティを実現するように設計されています。古典的なコンセンサスプロトコルは次のとおりです。 最大 f 人の攻撃者に耐えるように設計されており、サイズ f + 1 の攻撃者に直面すると完全に失敗します。 ナカモトのコンセンサスは、鉱山労働者の 51% がビザンチン人である場合、安全を提供しません。対照的に、 Avalanche は、攻撃者が特定のしきい値を下回る場合に非常に強力な安全性を保証します。 システム設計者がパラメータ化でき、攻撃者が制限を超えた場合に適切な機能低下を実現します。 30 この閾値。攻撃者が 51% を超えた場合でも、安全性 (ただし生存性ではない) の保証を維持できます。それは このような強力なセキュリティ保証を提供する最初のパーミッションレス システムです。 分散型 Avalanche は、前例のない分散化を実現するように設計されています。これはコミットメントを意味します 複数のクライアント実装に対応しており、いかなる種類の集中制御もありません。エコシステムは、次のことを避けるように設計されています。 異なる興味を持つユーザーのクラス間の分割。重要なことは、マイナー間には区別がありません。 35 開発者もユーザーも。 統治可能で民主的な $AVAX は、誰もがそのプラットフォームに接続できる、非常に包括的なプラットフォームです。 ネットワークを構築し、検証に参加し、ガバナンスに直接参加します。 token 所有者は誰でも投票できます。 主要な財務パラメータを選択し、システムがどのように進化するかを選択します。 相互運用性と柔軟性 Avalanche は、多数のユーザーにとって普遍的で柔軟なインフラストラクチャとなるように設計されています。 40 blockchains/assets のベース $AVAX はセキュリティおよび交換のアカウント単位として使用されます。の システムは、価値中立的な方法で、その上に構築される多くの blockchain をサポートすることを目的としています。プラットフォーム は、既存の blockchain を簡単に移植したり、残高をインポートしたり、 複数のスクリプト言語と仮想マシンをサポートし、複数の展開を有意義にサポートします。 シナリオ。 45 概要 この文書の残りの部分は 4 つの主要なセクションに分かれています。セクション 2 では、その詳細を概説します。 プラットフォームに動力を供給するエンジン。セクション 3 では、プラットフォームの背後にあるアーキテクチャ モデルについて説明します。 サブネットワーク、仮想マシン、ブートストラップ、メンバーシップ、および staking。セクション 4 ではガバナンスについて説明します 主要な経済パラメータの動的な変更を可能にするモデル。最後に、セクション 5 ではさまざまな点について説明します。 潜在的な最適化、ポスト量子暗号、現実的なものなど、興味深い周辺トピック 50 敵対者。

Avalanche プラットフォーム 2020/06/30 3 命名規則 プラットフォームの名前は Avalanche で、通常は「Avalanche」と呼ばれます。 「プラットフォーム」であり、「Avalanche ネットワーク」、または単に Avalanche と交換可能/同義です。 コードベースは、「v.[0-9].[0-9].[0-100]」というラベルが付いた 3 つの数値識別子を使用してリリースされます。 最初の番号はメジャー リリースを示し、2 番目の番号はマイナー リリースを示し、3 番目の番号はマイナー リリースを示します。 55 パッチを識別します。コードネーム Avalanche Borealis と呼ばれる最初の公開リリースは v. 1.0.0 です。ネイティブ token プラットフォームの名前は「$AVAX」です。 Avalanche プラットフォームで使用されるコンセンサス プロトコルのファミリーは次のとおりです。 Snow* ファミリーと呼ばれます。 Avalanche、Snowman、および という 3 つの具体的なインスタンス化があります。 冷ややかな。

Diskussion

5.1 Optimierungen Beschneidung vieler blockchain-Plattformen, insbesondere derjenigen, die den Nakamoto-Konsens implementieren, wie Bitcoin, leiden unter ständigem Staatswachstum. Dies liegt daran, dass sie laut Protokoll den gesamten Verlauf von speichern müssen Transaktionen. Damit ein blockchain jedoch nachhaltig wachsen kann, muss er in der Lage sein, alte Geschichte zu beschneiden. 345 Dies ist besonders wichtig für blockchains, die eine hohe Leistung unterstützen, wie z. B. Avalanche. Bei der Snow*-Familie ist das Beschneiden einfach. Anders als in Bitcoin (und ähnlichen Protokollen), wo das Beschneiden nicht erfolgt Gemäß den algorithmischen Anforderungen ist es möglich, dass in $AVAX-Knoten Teile der DAG nicht verwaltet werden müssen sind tiefgründig und sehr engagiert. Diese Knoten müssen keine Vorgeschichte für neues Bootstrapping nachweisen Knoten und müssen daher lediglich den aktiven Zustand, d. h. die aktuellen Salden, sowie den nicht festgeschriebenen Zustand speichern 350 Transaktionen. Clienttypen Avalanche kann drei verschiedene Clienttypen unterstützen: Archival, Full und Light. Archiv Knoten speichern den gesamten Verlauf des $AVAX-Subnetzes, des staking-Subnetzes und des smart contract-Subnetzes12 Kevin Sekniqi, Daniel Laine, Stephen Buttolph und Emin Gün Sirer Weg zur Entstehung, was bedeutet, dass diese Knoten als Bootstrapping-Knoten für neue eingehende Knoten dienen. Zusätzlich Diese Knoten können den vollständigen Verlauf anderer Subnetze speichern, für die sie sich als validators entscheiden. Archiv 355 Knoten sind typischerweise Maschinen mit hoher Speicherkapazität, die beim Herunterladen von anderen Knoten bezahlt werden Alter Zustand. Vollständige Knoten hingegen nehmen an der Validierung teil, speichern jedoch nicht den gesamten Verlauf Speichern Sie einfach den aktiven Status (z. B. den aktuellen UTXO-Satz). Schließlich für diejenigen, die einfach sicher interagieren müssen Da das Netzwerk die geringste Menge an Ressourcen beansprucht, unterstützt Avalanche Light-Clients, die dies können Beweisen Sie, dass eine Transaktion festgeschrieben wurde, ohne dass der Verlauf heruntergeladen oder synchronisiert werden muss. Licht 360 Kunden beteiligen sich an der wiederholten Sampling-Phase des Protokolls, um ein sicheres Engagement und ein netzwerkweites Netzwerk zu gewährleisten Konsens. Daher bieten Light-Clients in Avalanche die gleichen Sicherheitsgarantien wie vollständige Knoten. Sharding Sharding ist der Prozess der Partitionierung verschiedener Systemressourcen, um die Leistung zu steigern und Belastung reduzieren. Es gibt verschiedene Arten von Sharding-Mechanismen. Beim Netzwerk-Sharding die Gruppe der Teilnehmer ist in separate Teilnetzwerke unterteilt, um die algorithmische Belastung zu reduzieren; Beim State Sharding sind sich die Teilnehmer einig 365 Speicherung und Pflege nur bestimmter Teilbereiche des gesamten globalen Zustands; schließlich beim Transaktions-Sharding, Die Teilnehmer verpflichten sich, die Verarbeitung eingehender Transaktionen getrennt durchzuführen. In Avalanche Borealis existiert die erste Form des Shardings durch die Subnetzwerk-Funktionalität. Für Beispielsweise könnte man ein Gold-Subnetz und ein weiteres Immobilien-Subnetz starten. Diese beiden Subnetze können vollständig vorhanden sein parallel. Die Subnetze interagieren nur, wenn ein Benutzer mit seinen Goldbeständen Immobilienverträge kaufen möchte. 370 Zu diesem Zeitpunkt ermöglicht Avalanche einen atomaren Austausch zwischen den beiden Subnetzen. 5.2 Bedenken Post-Quanten-Kryptographie Die Post-Quanten-Kryptographie hat in letzter Zeit große Aufmerksamkeit erlangt aufgrund der Fortschritte in der Entwicklung von Quantencomputern und Algorithmen. Die Sorge um Quanten Der Nachteil von Computern besteht darin, dass sie einige der derzeit eingesetzten kryptografischen Protokolle, insbesondere digitale, brechen können 375 Unterschriften. Das Netzwerkmodell Avalanche ermöglicht eine beliebige Anzahl von VMs und unterstützt somit eine Quantenresistenz virtuelle Maschine mit einem geeigneten digitalen Signaturmechanismus. Wir erwarten verschiedene Arten digitaler Signaturen einzusetzende Systeme, einschließlich quantenresistenter RLWE-basierter Signaturen. Der Konsensmechanismus setzt für seinen Kernbetrieb keinerlei schwere Krypto voraus. Aufgrund dieses Designs ist es einfach Erweitern Sie das System um eine neue virtuelle Maschine, die quantensichere kryptografische Grundelemente bereitstellt. 380 Realistische Gegner Das Avalanche Papier [6] bietet sehr starke Garantien in Gegenwart eines mächtiger und feindlicher Gegner, im vollständigen Punkt-zu-Punkt-Modell als rundenadaptiver Gegner bekannt. In Mit anderen Worten, der Gegner hat zu jeder Zeit vollen Zugriff auf den Zustand jedes einzelnen korrekten Knotens, weiß das Zufallsauswahl aller korrekten Knoten, außerdem kann der eigene Status jederzeit vor und nach dem aktualisiert werden Der richtige Knoten hat die Möglichkeit, seinen eigenen Status zu aktualisieren. Tatsächlich ist dieser Gegner allmächtig, außer 385 die Möglichkeit, den Status eines korrekten Knotens direkt zu aktualisieren oder die Kommunikation zwischen korrekten Knoten zu ändern Knoten. Dennoch ist ein solcher Gegner in Wirklichkeit rein theoretisch, da die praktische Umsetzung des Der stärkste mögliche Gegner ist auf statistische Näherungen des Netzwerkzustands beschränkt. Daher in In der Praxis gehen wir davon aus, dass Angriffe im schlimmsten Fall nur schwer durchzuführen sind.Avalanche Plattform 30.06.2020 13 Inklusion und Gleichheit Ein häufiges Problem bei erlaubnislosen Währungen ist das „Reichwerden“. 390 reicher“. Dies ist eine berechtigte Sorge, da ein unsachgemäß implementiertes PoS-System dies tatsächlich ermöglichen kann Die Schaffung von Wohlstand wird überproportional den bereits großen Anteilseignern des Systems zugeschrieben. A Ein einfaches Beispiel sind leiterbasierte Konsensprotokolle, bei denen ein Unterausschuss oder ein benannter Leiter eingesetzt wird sammelt während seines Betriebs alle Belohnungen ein und die Wahrscheinlichkeit, für das Sammeln von Belohnungen ausgewählt zu werden, ist hoch proportional zum Einsatz, was zu starken Belohnungseffekten führt. Darüber hinaus gilt in Systemen wie Bitcoin 395 Es gibt ein „Groß wird größer“-Phänomen, bei dem die großen Bergleute einen Vorteil gegenüber den kleineren genießen von weniger Waisenkindern und weniger Arbeitsausfällen. Im Gegensatz dazu verwendet Avalanche eine egalitäre Verteilung der Prägung: Jeder einzelne Teilnehmer am staking-Protokoll wird gerecht und proportional auf der Grundlage seines Einsatzes entlohnt. Indem Avalanche einer sehr großen Anzahl von Menschen die direkte Teilnahme an staking ermöglicht, kann dies berücksichtigt werden Millionen von Menschen sollen gleichermaßen an staking teilnehmen. Der Mindestbetrag, der für die Teilnahme erforderlich ist 400 Das Protokoll unterliegt der Governance, wird jedoch auf einen niedrigen Wert initialisiert, um eine breite Beteiligung zu fördern. Dies bedeutet auch, dass die Delegation nicht verpflichtet ist, sich mit einem geringen Kontingent zu beteiligen. 6 Fazit In diesem Artikel haben wir die Architektur der Avalanche-Plattform besprochen. Im Vergleich zu anderen Plattformen heute die entweder Konsensprotokolle im klassischen Stil ausführen und daher von Natur aus nicht skalierbar sind oder diese nutzen 405 Konsens im Nakamoto-Stil, der ineffizient ist und hohe Betriebskosten verursacht; der Avalanche ist leichtgewichtig, schnell, skalierbar, sicher und effizient. Der native token, der zur Sicherung des Netzwerks und zur Bezahlung dient verschiedenen Infrastrukturkosten ist einfach und abwärtskompatibel. $AVAX verfügt über Kapazitäten, die andere Vorschläge übertreffen um ein höheres Maß an Dezentralisierung zu erreichen, Angriffen zu widerstehen und auf Millionen von Knoten ohne Quorum zu skalieren oder Gremienwahl, und somit ohne Beteiligungsbeschränkungen. 410 Neben der Konsens-Engine erweitert Avalanche den Stack und führt einfache, aber wichtige Elemente ein Ideen für Transaktionsmanagement, Governance und eine Reihe anderer Komponenten, die auf anderen Plattformen nicht verfügbar sind. Jeder Teilnehmer des Protokolls hat jederzeit Einfluss darauf, wie sich das Protokoll weiterentwickelt. Möglich gemacht durch einen leistungsstarken Governance-Mechanismus. Avalanche unterstützt eine hohe Anpassbarkeit und ermöglicht Fast sofortiges Plug-and-Play mit vorhandenen blockchains. 415

議論

5.1 最適化 多くの blockchain プラットフォーム、特に Bitcoin などのnakamoto コンセンサスを実装しているプラットフォームのプルーニング 永続的な状態の成長に苦しんでいます。これは、プロトコルにより、すべての履歴を保存する必要があるためです。 取引。ただし、blockchain が持続的に成長するには、古い歴史を刈り込むことができなければなりません。 345 これは、Avalanche など、高パフォーマンスをサポートする blockchain にとって特に重要です。 Snow* ファミリーでは剪定が簡単です。 Bitcoin (および同様のプロトコル) とは異なり、プルーニングは行われません。 アルゴリズム要件に従って可能であるため、$AVAX ノードは、DAG の一部を維持する必要がありません。 深くて献身的です。これらのノードは、新しいブートストラップに対する過去の履歴を証明する必要がありません。 したがって、アクティブな状態、つまり現在の残高とコミットされていない状態を保存するだけで済みます。 350 取引。 クライアント タイプ Avalanche は、アーカイブ、フル、ライトという 3 つの異なるクライアント タイプをサポートできます。アーカイブ ノードには、$AVAX サブネット、staking サブネット、および smart contract サブネットの履歴全体が保存されます。12 ケビン・セクニキ、ダニエル・レイン、スティーブン・バットルフ、エミン・グラン・サイラー つまり、これらのノードは、新しい受信ノードのブートストラップ ノードとして機能します。さらに これらのノードは、validator として選択した他のサブネットの完全な履歴を保存する場合があります。アーカイブ 355 ノードは通常、ダウンロード時に他のノードによって料金が支払われる、高ストレージ機能を備えたマシンです。 古い状態。一方、完全なノードは検証に参加しますが、すべての履歴を保存する代わりに、 アクティブな状態 (現在の UTXO セットなど) を保存するだけです。最後に、単に安全にやり取りする必要がある人向けです。 最小限のリソースを使用するネットワークでは、Avalanche は、次のようなライト クライアントをサポートします。 履歴のダウンロードや同期を必要とせずに、一部のトランザクションがコミットされたことを証明します。ライト 360 クライアントは、安全なコミットメントとネットワーク全体を確保するために、プロトコルの繰り返しサンプリング フェーズに参加します。 コンセンサス。したがって、Avalanche のライト クライアントは、フル ノードと同じセキュリティ保証を提供します。 シャーディング シャーディングは、パフォーマンスを向上させるためにさまざまなシステム リソースを分割するプロセスです。 そして負荷を軽減します。シャーディング メカニズムにはさまざまな種類があります。ネットワーク シャーディングでは、参加者のセット アルゴリズムの負荷を軽減するために、個別のサブネットワークに分割されます。状態シャーディングでは、参加者は次のことに同意します 365 グローバル状態全体の特定の部分のみを保存および維持する。最後に、トランザクションのシャーディングでは、 参加者は、受信トランザクションの処理を分離することに同意します。 Avalanche Borealis では、シャーディングの最初の形式はサブネットワーク機能を通じて存在します。のために たとえば、ゴールド サブネットと別の不動産サブネットを起動することができます。これら 2 つのサブネットは完全に次の場所に存在できます。 平行。サブネットは、ユーザーが保有する金を使用して不動産契約を購入したい場合にのみ対話します。 370 この時点で、Avalanche によって 2 つのサブネット間のアトミック スワップが有効になります。 5.2 懸念事項 ポスト量子暗号 ポスト量子暗号は最近広く注目を集めています。 量子コンピューターとアルゴリズムの開発の進歩によるものです。量子に関する懸念 コンピュータは、現在導入されている暗号プロトコルの一部、特にデジタルを破ることができるということです。 375 署名。 Avalanche ネットワーク モデルは任意の数の VM を有効にするため、耐量子性をサポートします。 適切なデジタル署名メカニズムを備えた仮想マシン。いくつかの種類のデジタル署名が予想されます 量子耐性のある RLWE ベースの署名を含む、展開されるスキーム。コンセンサスメカニズム コア動作にはいかなる種類の重い暗号も想定していません。この設計を考えると、次のことは簡単です。 量子安全暗号プリミティブを提供する新しい仮想マシンでシステムを拡張します。 380 現実的な敵対者 Avalanche 論文 [6] は、攻撃者の存在下で非常に強力な保証を提供します。 強力で敵対的な敵。完全なポイントツーポイント モデルではラウンド適応型敵として知られています。で 別の言い方をすれば、敵対者は常にすべての単一の正しいノードの状態に完全にアクセスでき、 すべての正しいノードをランダムに選択するだけでなく、その前後でいつでも自身の状態を更新できます。 正しいノードには、自身の状態を更新する機会があります。事実上、この敵は次の点を除いてすべて強力です。 385 正しいノードの状態を直接更新したり、正しいノード間の通信を変更したりする機能 ノード。それにもかかわらず、実際には、そのような敵は純粋に理論上のものです。 考えられる最強の敵は、ネットワーク状態の統計的近似に限定されます。したがって、 実際には、最悪のシナリオの攻撃を展開するのは難しいと予想されます。Avalanche プラットフォーム 2020/06/30 13 包括性と平等 パーミッションレス通貨でよくある問題は、「富裕層の獲得」です。 390 もっと豊かに」。 PoS システムが不適切に実装されていると、実際には 富の創出は、システムにおけるすでに大規模な利権保有者に不釣り合いに起因している。あ 簡単な例は、リーダーベースのコンセンサスプロトコルです。このプロトコルでは、小委員会または指名されたリーダーが組織されます。 操作中にすべての報酬を収集します。報酬を収集するために選ばれる確率は次のとおりです。 賭け金に比例し、強力な報酬複利効果が得られます。さらに、Bitcoin などのシステムでは、 395 大手マイナーが小規模マイナーよりも有利な条件を享受する、「大企業がさらに大きくなる」現象が起きています。 孤児も減り、失われる仕事も減りました。対照的に、Avalanche は鋳造の平等な分布を採用しています。 staking プロトコルのすべての参加者には、賭け金に基づいて公平かつ比例的に報酬が与えられます。 非常に多くの人が staking に直接参加できるようにすることで、Avalanche は 何百万人もの人々が平等にstakingに参加できるようになります。参加に必要な最低金額は、 400 プロトコルはガバナンス対象になりますが、幅広い参加を促すために低い値に初期化されます。 これは、代表団が少ない割り当てで参加する必要がないことも意味します。 6 結論 このペーパーでは、Avalanche プラットフォームのアーキテクチャについて説明しました。現在の他のプラットフォームと比較して、 これらは、古典的なスタイルのコンセンサスプロトコルを実行するため、本質的にスケーラブルではない、または 405 ナカモト式のコンセンサスは非効率的で高い運用コストがかかり、Avalanche は軽量であり、 高速、スケーラブル、安全、そして効率的です。ネイティブ token。ネットワークの保護と料金の支払いに使用されます。 さまざまなインフラストラクチャ コストはシンプルで下位互換性があります。 $AVAX は他の提案を超える能力を持っています より高いレベルの分散化を達成し、攻撃に抵抗し、クォーラムなしで数百万のノードに拡張する または委員会の選挙であるため、参加に制限を課すことはありません。 410 コンセンサス エンジンに加えて、Avalanche はスタックを革新し、シンプルだが重要な機能を導入します。 トランザクション管理、ガバナンス、および他のプラットフォームでは利用できないその他の多数のコンポーネントに関するアイデア。プロトコルの各参加者は、常にプロトコルの進化に影響を与える発言権を持ちます。 強力なガバナンスメカニズムによって可能になります。 Avalanche は高度なカスタマイズ性をサポートしており、 既存の blockchain とほぼ瞬時にプラグアンドプレイできます。 415