Chainlink: uma rede Oracle descentralizada

Zusammenfassung

In diesem Whitepaper formulieren wir eine Vision für die Entwicklung von Chainlink, die über die ursprüngliche Konzeption im ursprünglichen Whitepaper Chainlink hinausgeht. Wir sehen voraus Eine zunehmend expansive Rolle für oracle-Netzwerke, eine, in der sie bestehende und neue blockchains ergänzen und verbessern, indem sie schnelle, zuverlässige und schnelle Bereitstellung bieten Vertraulichkeit wahrende universelle Konnektivität und Off-Chain-Berechnung für smart contracts. Die Grundlage unseres Plans ist das, was wir dezentrale Oracle-Netzwerke nennen DONs kurz. Ein DON ist ein Netzwerk, das von einem Komitee aus Chainlink gepflegt wird. Knoten. Es unterstützt eine unbegrenzte Auswahl an oracle-Funktionen Einsatz durch den Ausschuss. Ein DON fungiert somit als leistungsstarke Abstraktionsschicht, Bietet Schnittstellen für smart contracts zu umfangreichen Off-Chain-Ressourcen und in hohem Maße Effiziente und dennoch dezentrale Off-Chain-Rechenressourcen innerhalb des DON selbst. Mit DONs als Sprungbrett plant Chainlink, sich auf Fortschritte in sieben Bereichen zu konzentrieren Schwerpunkte: • Hybride smart contracts: Bietet ein leistungsstarkes, allgemeines Framework zur Erweiterung bestehender smart contract-Funktionen durch sicheres Komponieren in der Kette und Off-Chain-Rechenressourcen in sogenannte Hybrid-smart contracts. • Komplexität abstrahieren: Entwicklern und Benutzern einfach präsentieren Die Funktionalität macht eine Vertrautheit mit komplexen Grundlagen überflüssig Protokolle und Systemgrenzen. • Skalierung: Sicherstellen, dass oracle-Dienste die Latenzen und Durchsätze erreichen die von leistungsstarken dezentralen Systemen gefordert werden. • Vertraulichkeit: Ermöglichung von Systemen der nächsten Generation, die blockchains‘ kombinieren Angeborene Transparenz mit starken neuen Vertraulichkeitsschutzmaßnahmen für sensible Personen Daten. • Auftragsgerechtigkeit bei Transaktionen: Unterstützung der Transaktionssequenzierung in gewisser Weise die für Endbenutzer fair sind und Front-Running- und andere Angriffe verhindern Bots und ausbeuterische Miner. • Vertrauensminimierung: Schaffung einer äußerst vertrauenswürdigen Unterstützungsebene für smart contracts und andere oracle-abhängige Systeme durch Dezentralisierung, starke Verankerung in hochsicheren blockchains, kryptographisch Techniken und kryptoökonomische Garantien. • Anreizbasierte (kryptoökonomische) Sicherheit: Konsequente Entwicklung und robuste Bereitstellung von Mechanismen, die sicherstellen, dass Knoten in DONs starke wirtschaftliche Anreize haben, sich zuverlässig und korrekt zu verhalten, selbst angesichts gut ausgestatteter Gegner. Wir präsentieren vorläufige und laufende Innovationen der Chainlink-Community In jedem dieser Bereiche wird ein Bild der Ausweitung und zunehmenden Verbreitung vermittelt leistungsstarke Funktionen für das Netzwerk Chainlink geplant.

Resumo

Neste whitepaper, articulamos uma visão para a evolução do Chainlink além de sua concepção inicial no whitepaper Chainlink original. Nós prevemos um papel cada vez mais expansivo para redes oracle, no qual elas complementam e aprimoram blockchains existentes e novos, fornecendo serviços rápidos, confiáveis e conectividade universal que preserva a confidencialidade e computação fora da cadeia para smart contracts. A base do nosso plano é o que chamamos de Redes Oracle Descentralizadas, ou DONs para abreviar. Um DON é uma rede mantida por um comitê de Chainlink nós. Ele suporta qualquer uma de uma gama ilimitada de funções oracle escolhidas para implantação pelo comitê. Um DON atua, portanto, como uma poderosa camada de abstração, oferecendo interfaces para smart contracts para extensos recursos off-chain e altamente recursos de computação off-chain eficientes, porém descentralizados, dentro do próprio DON. Tendo DONs como trampolim, Chainlink planeja focar em avanços em sete áreas principais: • smart contracts híbridos: oferecendo uma estrutura geral e poderosa para aumentar os recursos smart contract existentes, compondo com segurança na cadeia e recursos de computação fora da cadeia no que chamamos de smart contracts híbridos. • Abstraindo a complexidade: apresentando aos desenvolvedores e usuários soluções simples funcionalidade elimina a necessidade de familiaridade com processos subjacentes complexos protocolos e limites do sistema. • Dimensionamento: garantir que os serviços oracle atinjam as latências e taxas de transferência exigido por sistemas descentralizados de alto desempenho. • Confidencialidade: Habilitando sistemas de próxima geração que combinam blockchains’ transparência inata com novas e fortes proteções de confidencialidade para informações confidenciais dados. • Justiça de pedidos para transações: apoiando o sequenciamento de transações de várias maneiras que sejam justos para os usuários finais e evitem ataques front-running e outros ataques por bots e mineradores exploradores. • Minimização da confiança: criação de uma camada de suporte altamente confiável para smart contracts e outros sistemas dependentes de oracle por meio de descentralização, forte ancoragem em blockchains de alta segurança, criptografia técnicas e garantias criptoeconômicas. • Segurança (criptoeconômica) baseada em incentivos: projetar rigorosamente e implantar mecanismos robustos que garantam que os nós em DONs tenham fortes incentivos econômicos para se comportarem de maneira confiável e correta, mesmo diante de adversários com bons recursos. Apresentamos inovações preliminares e contínuas da comunidade Chainlink em cada uma dessas áreas, fornecendo uma imagem da expansão e cada vez mais recursos poderosos planejados para a rede Chainlink.

Einführung

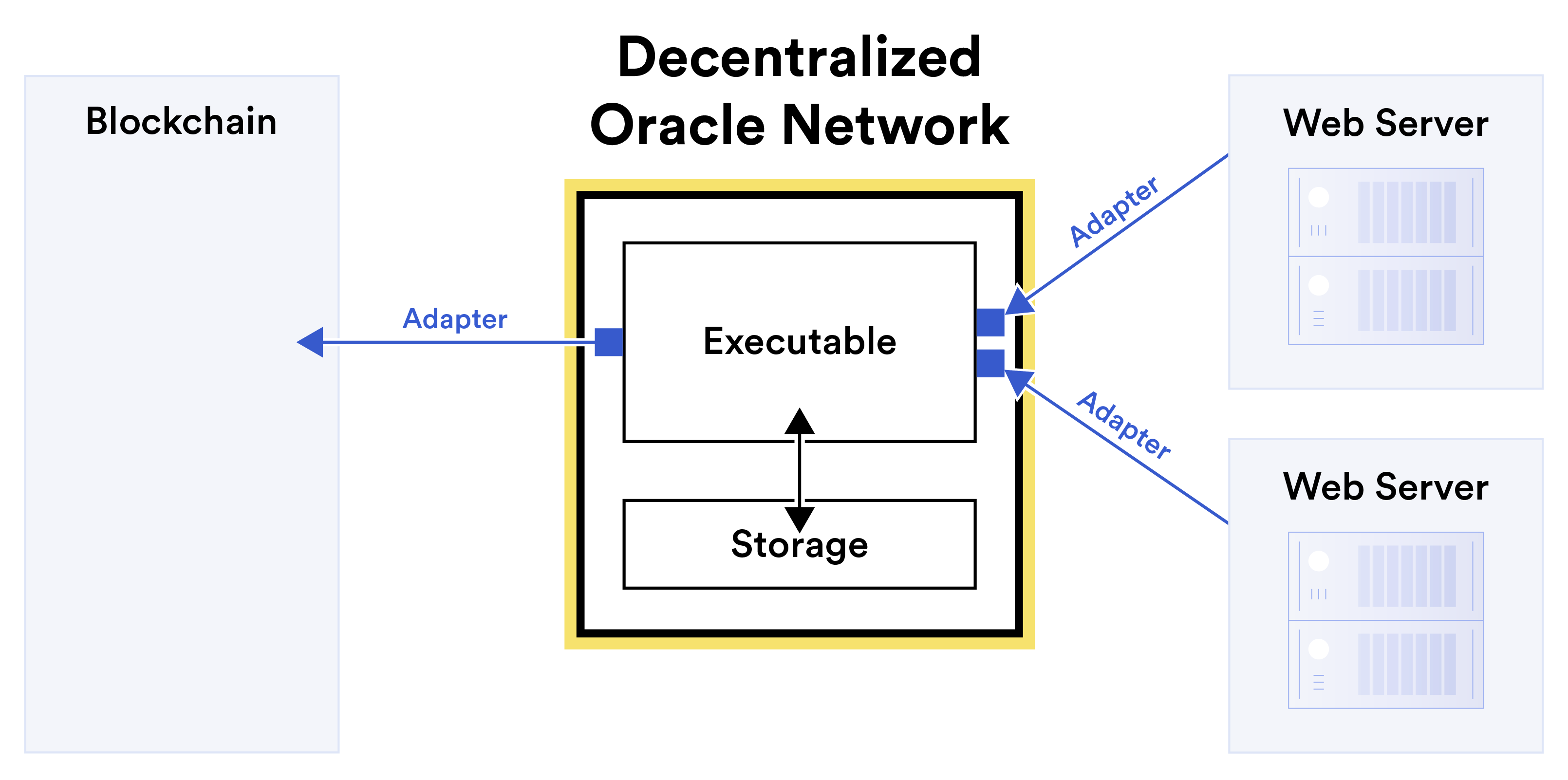

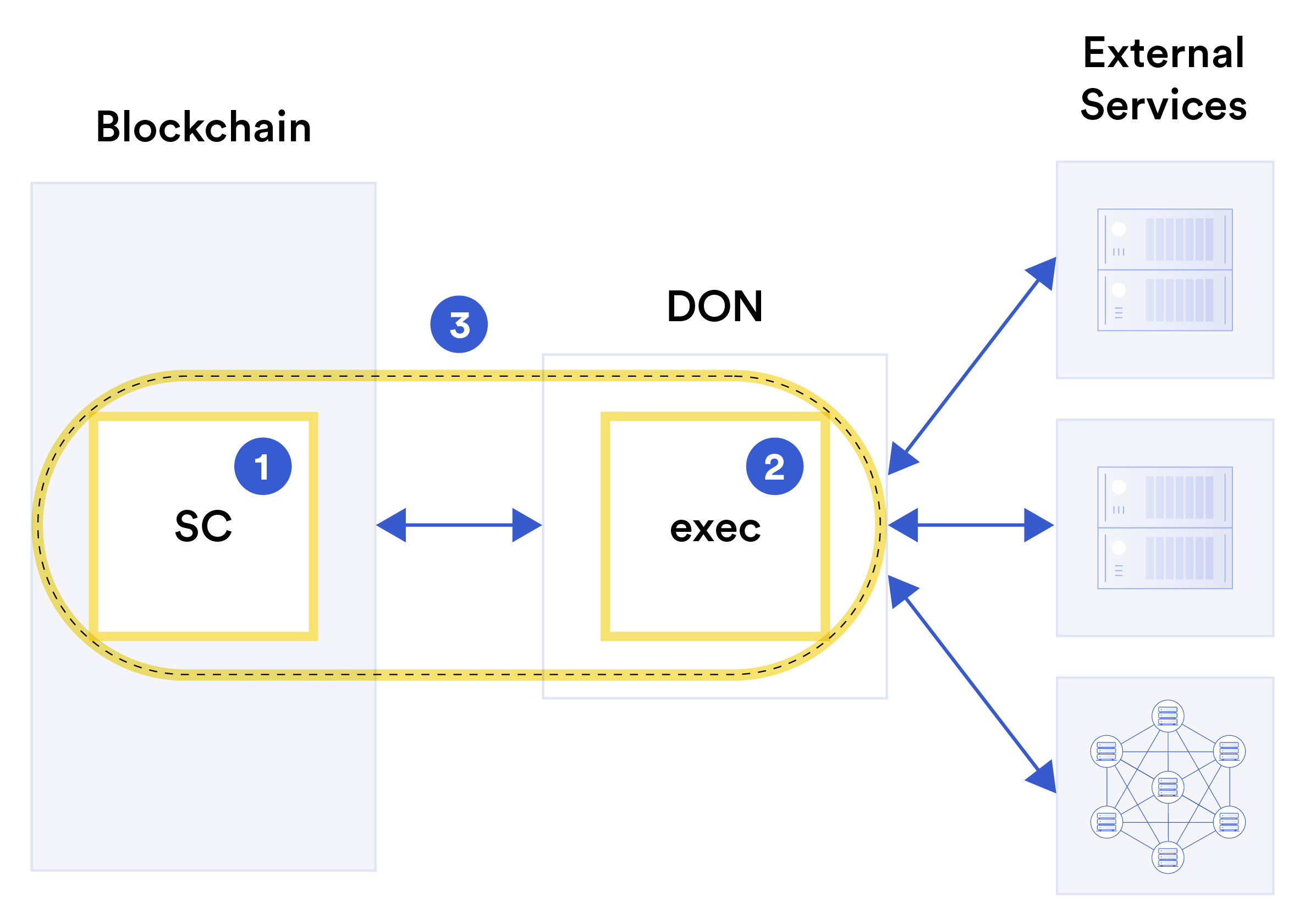

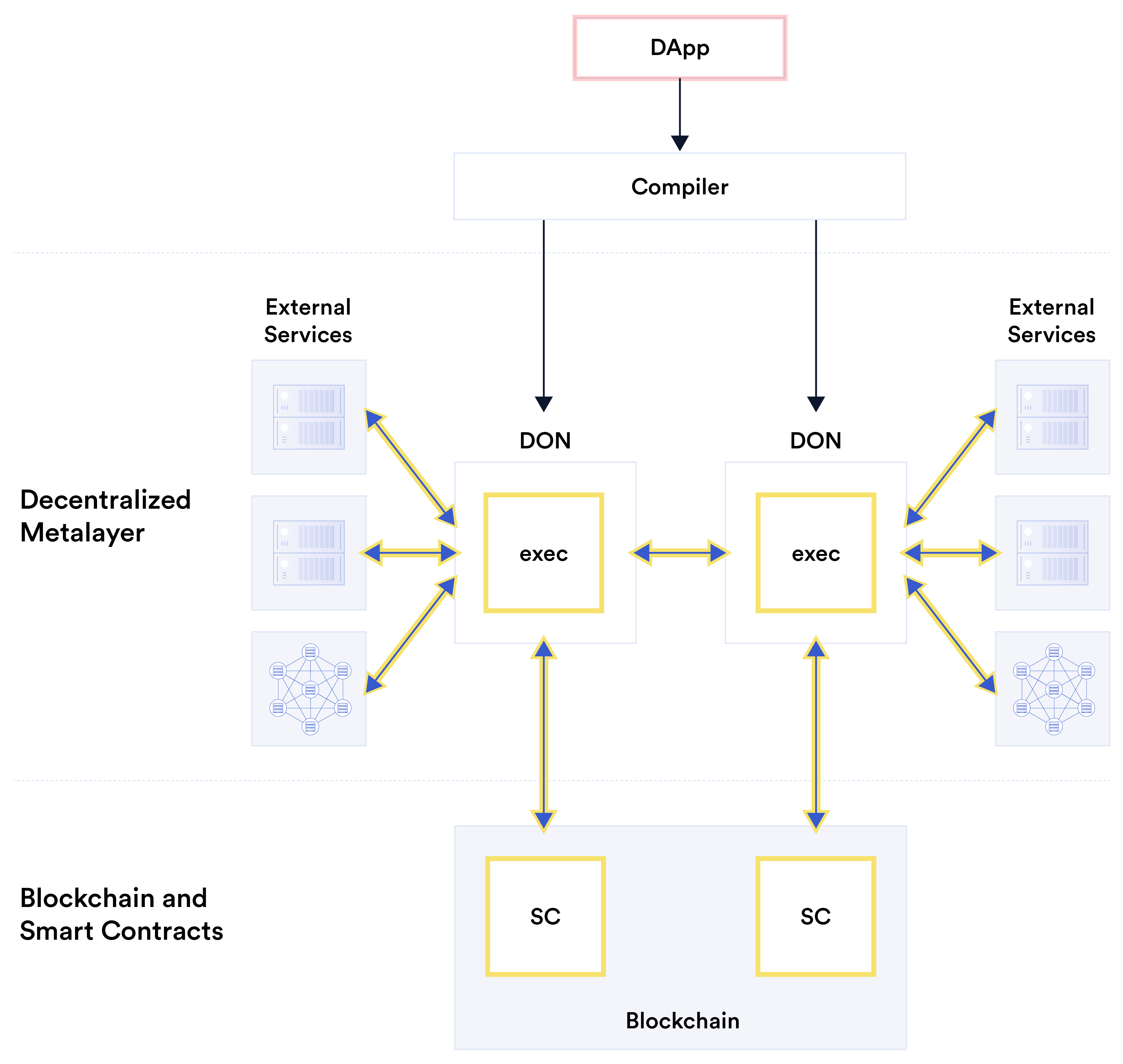

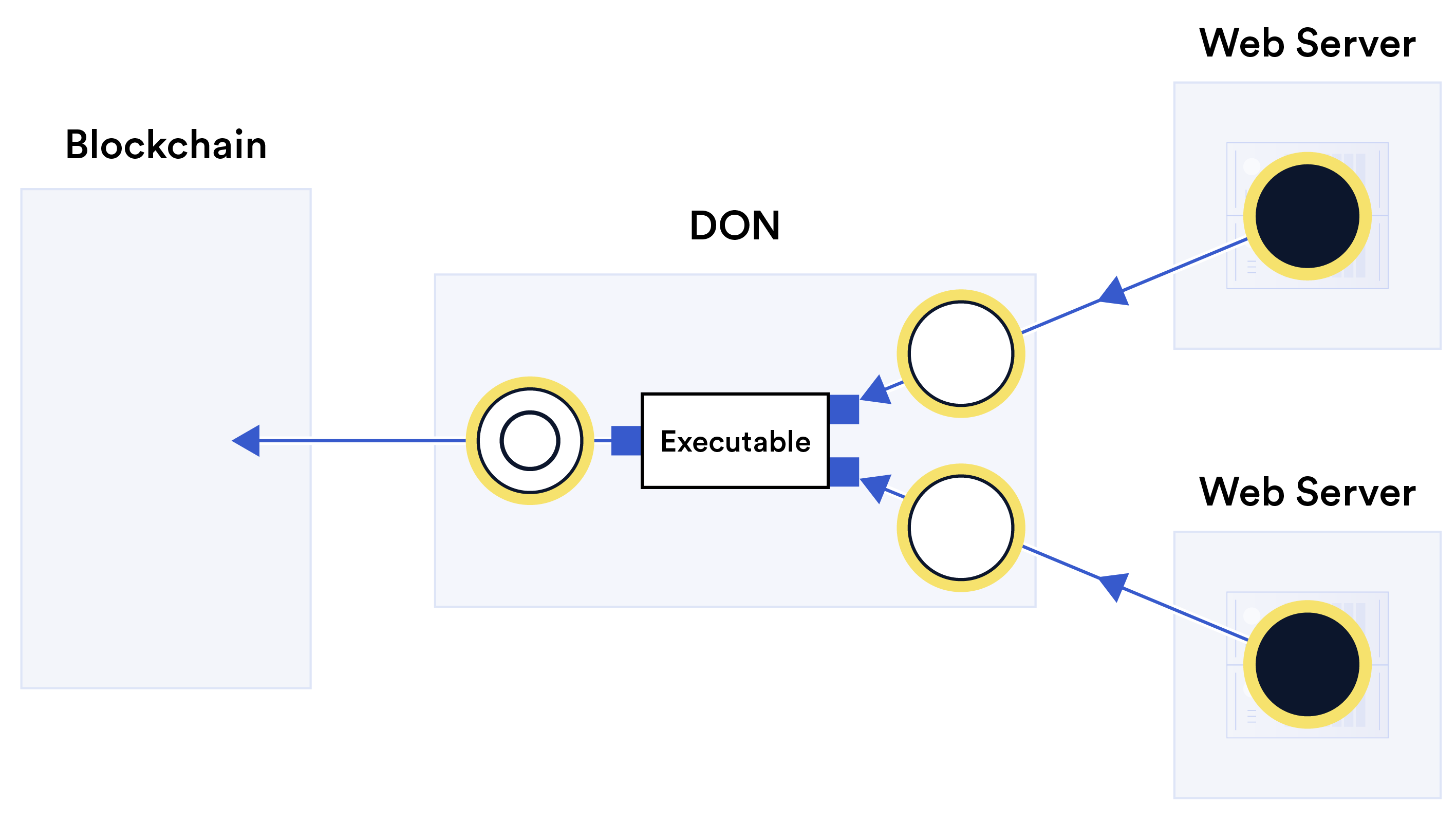

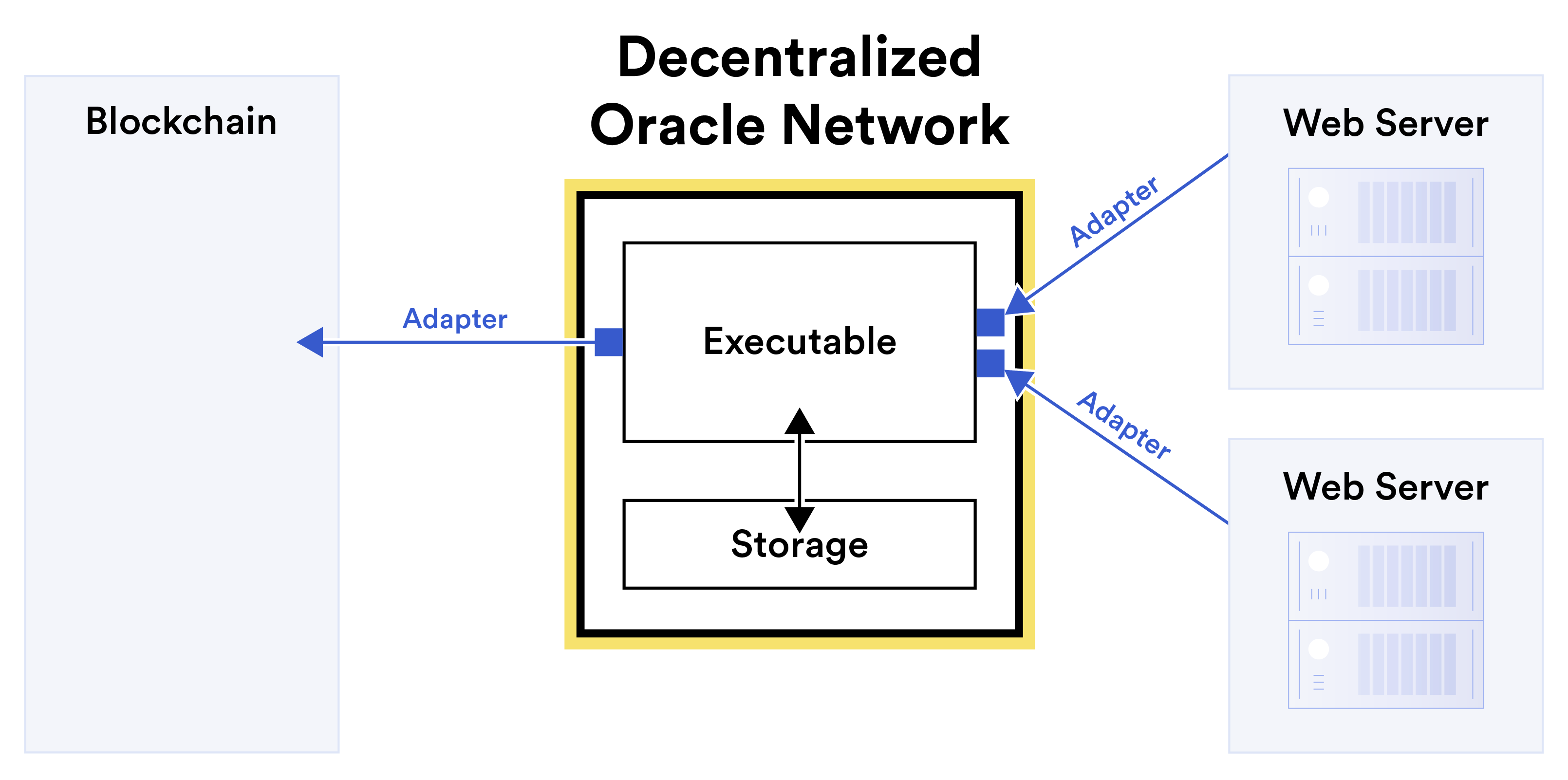

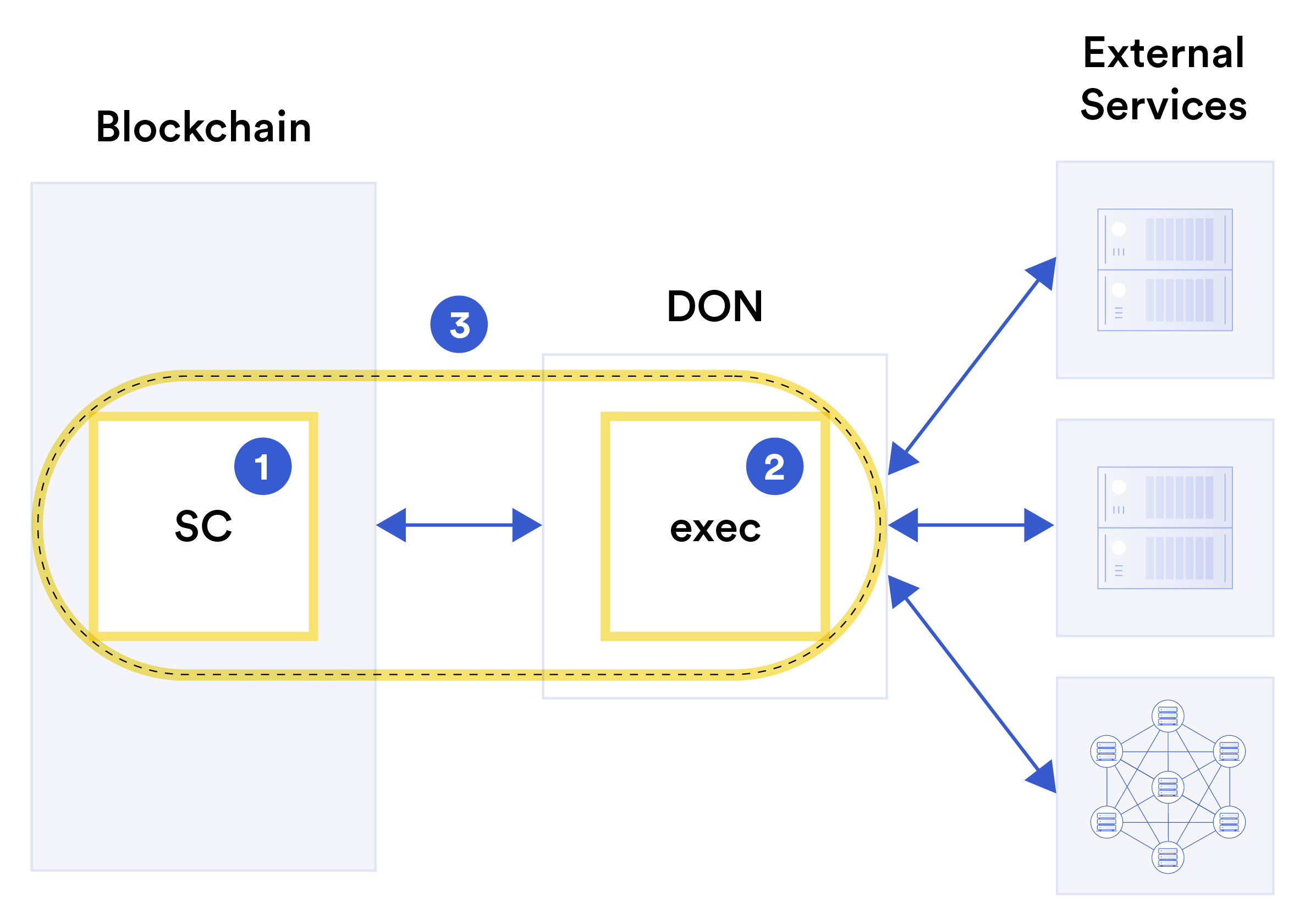

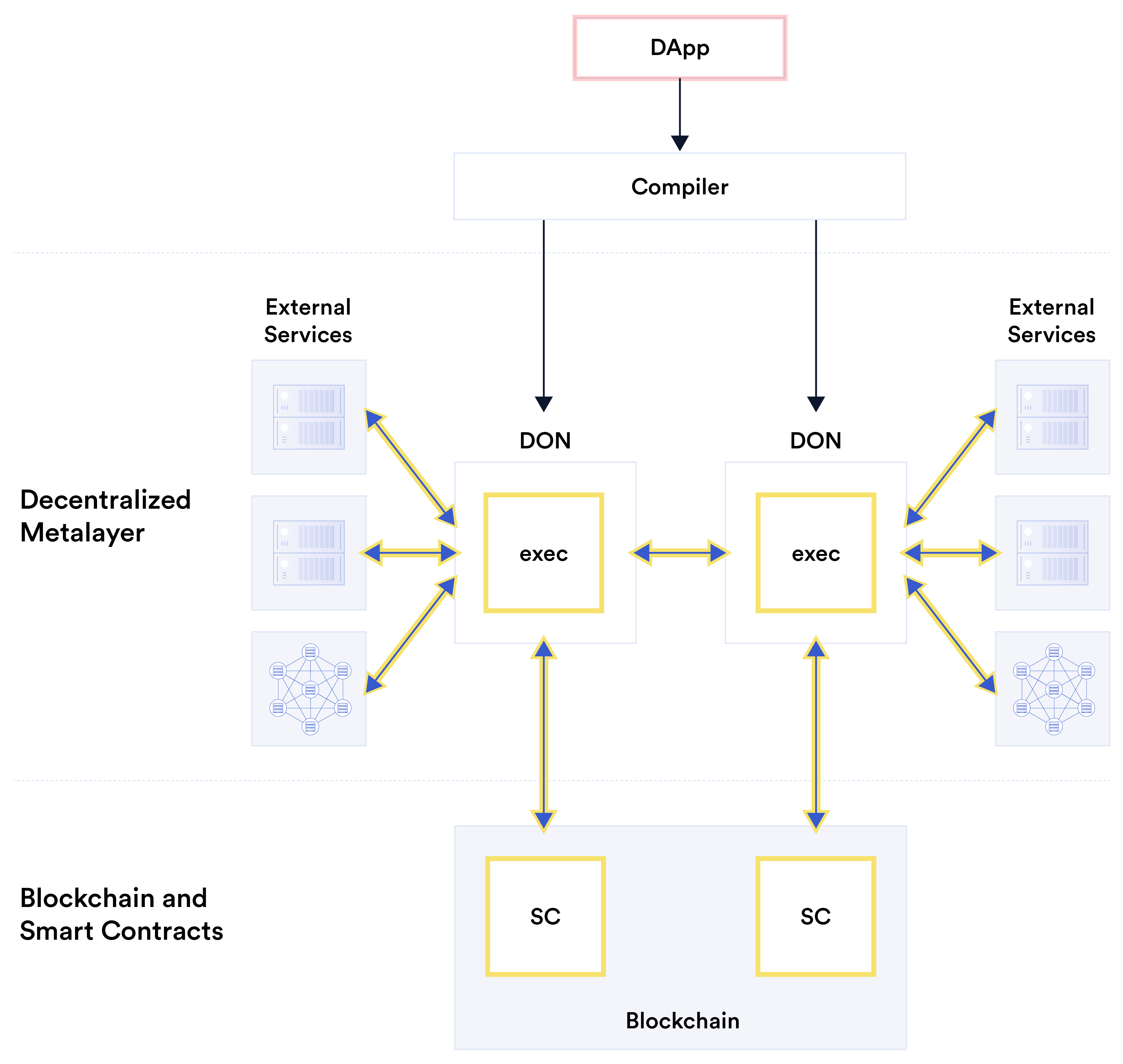

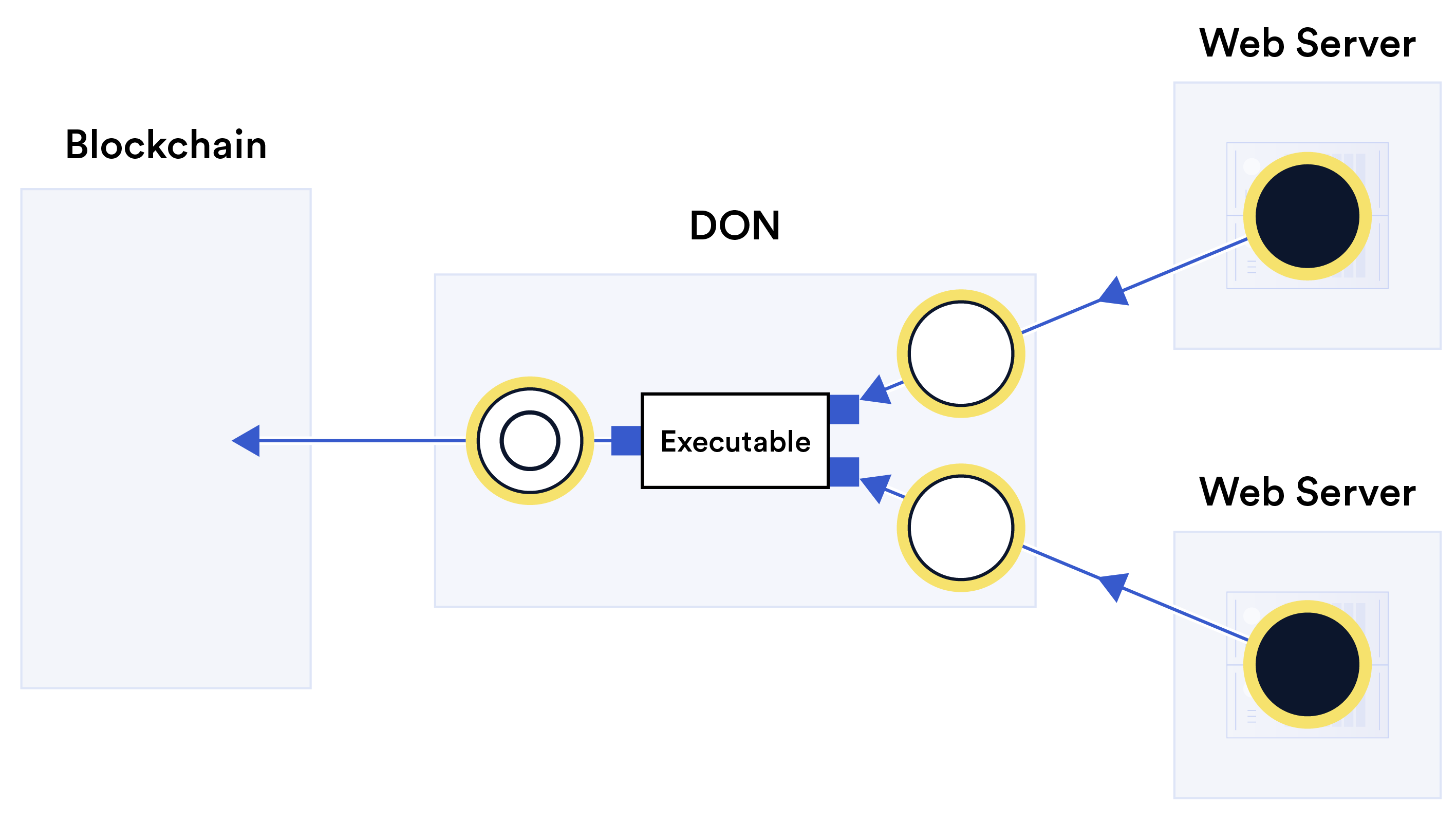

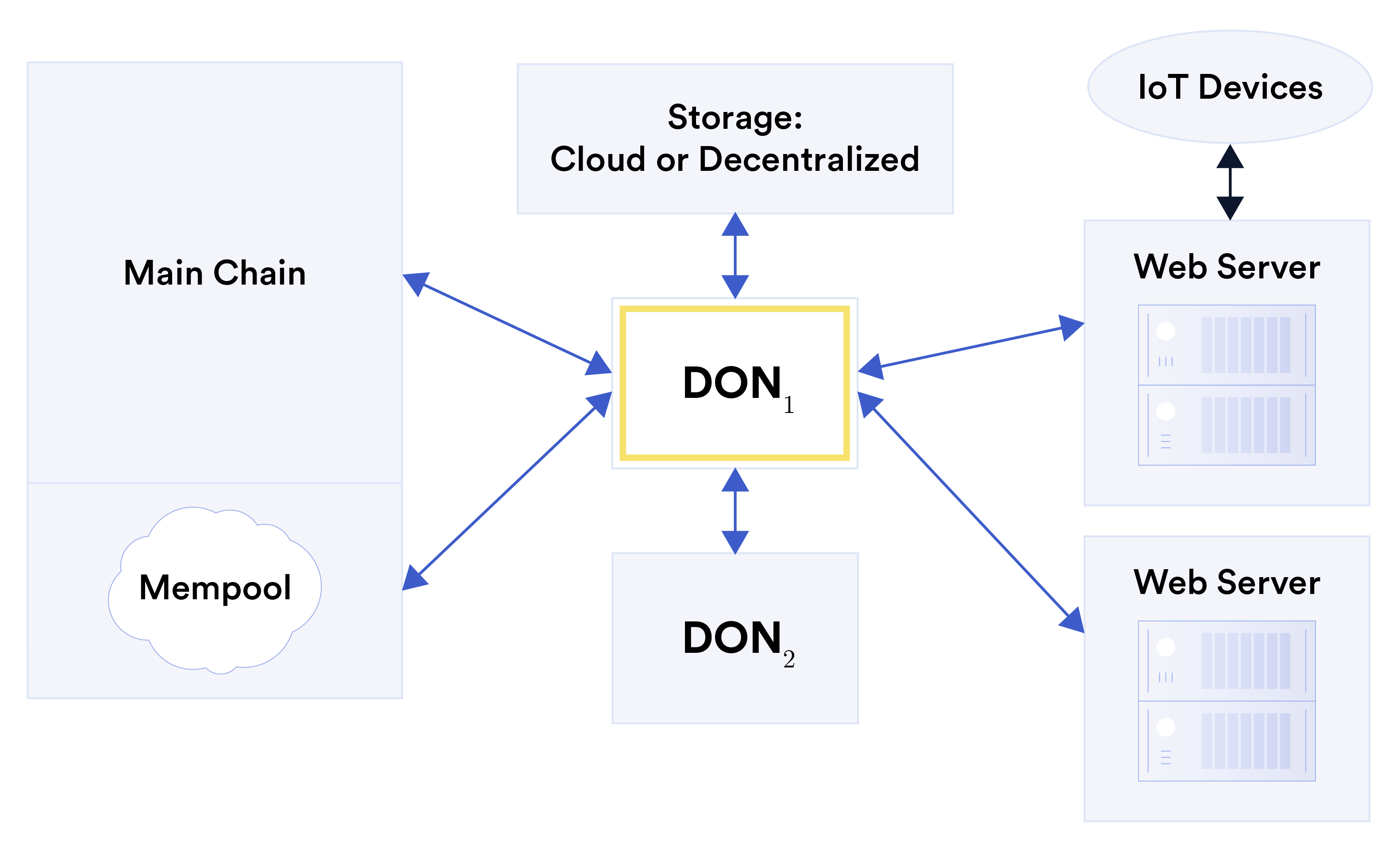

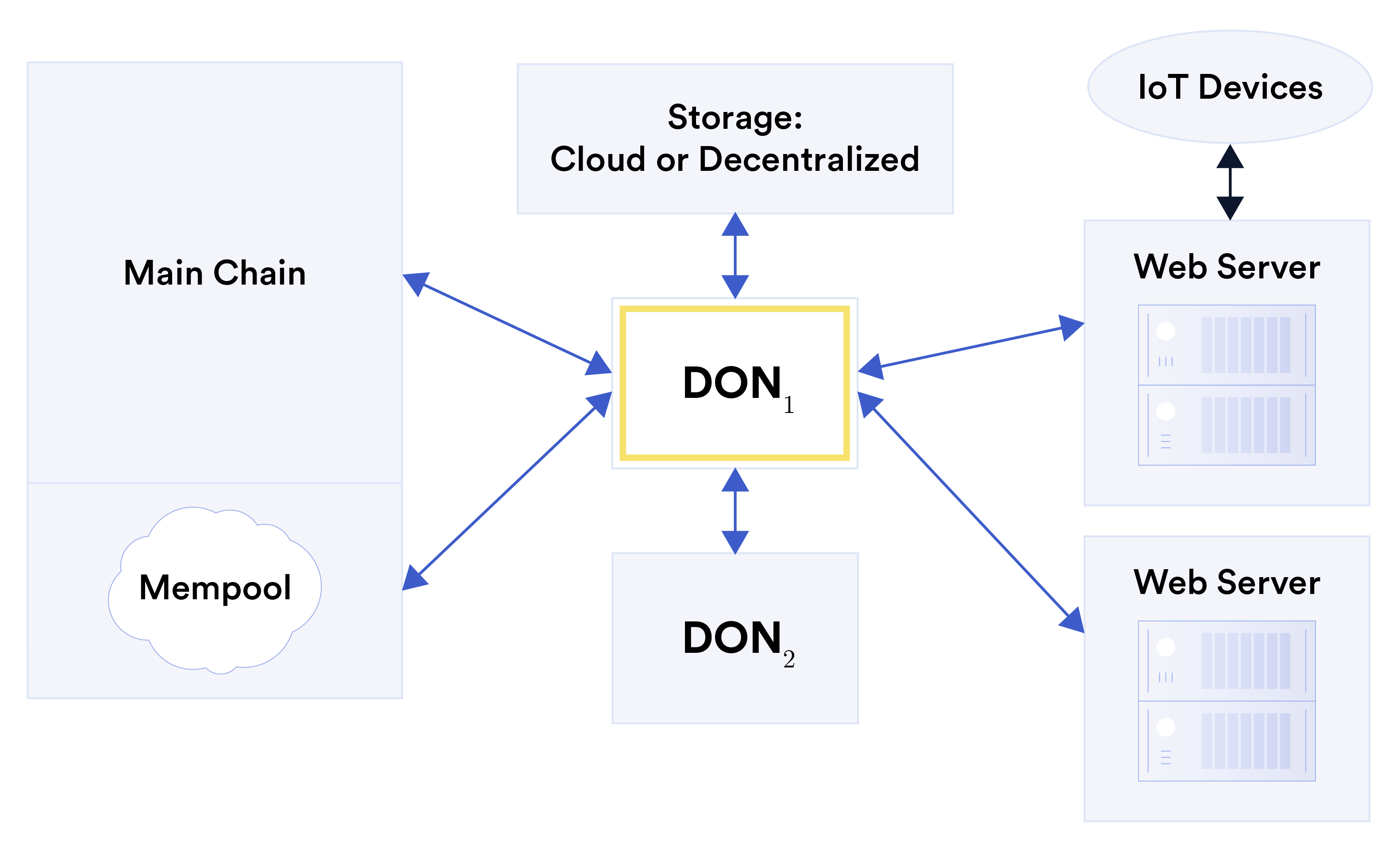

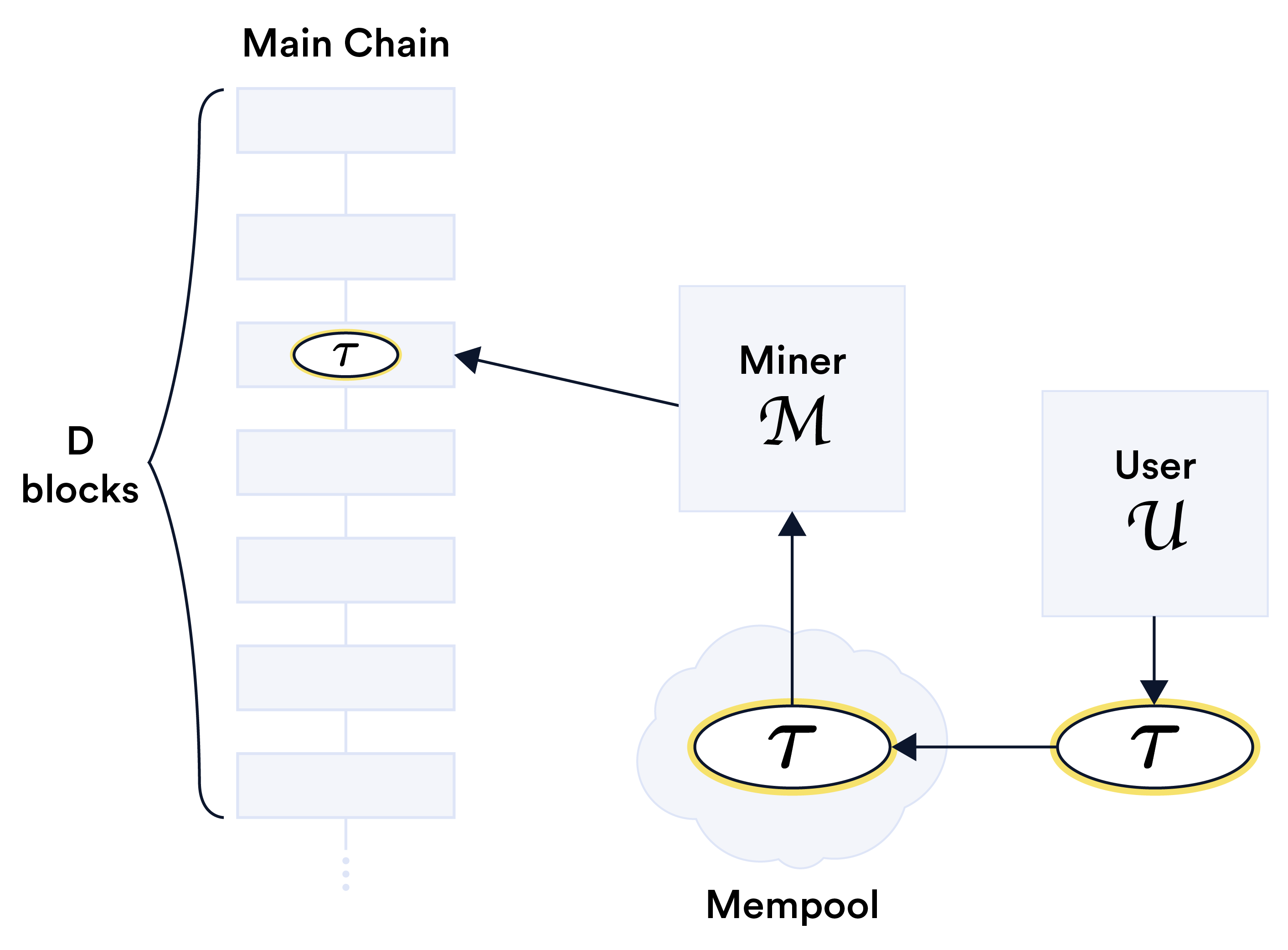

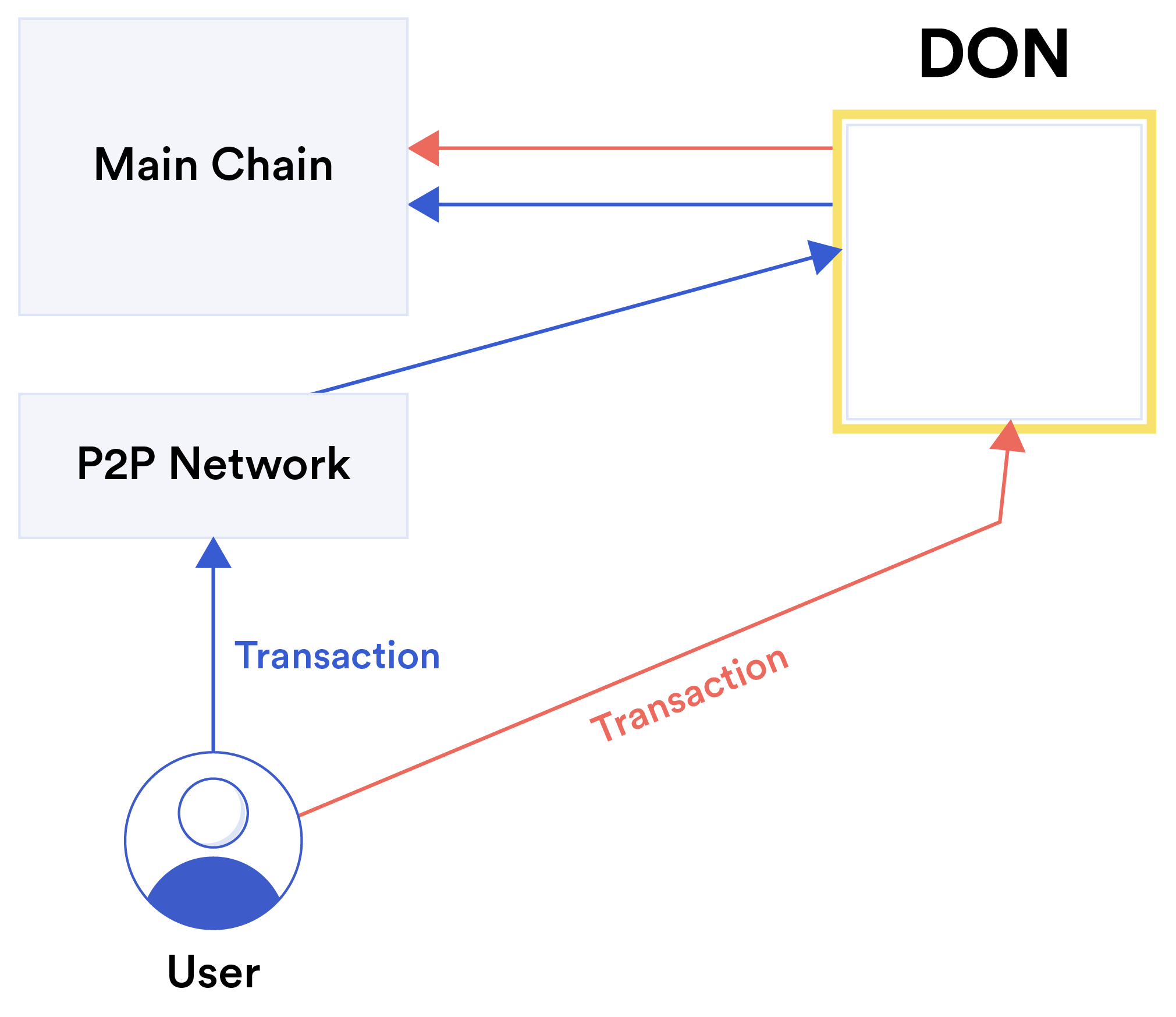

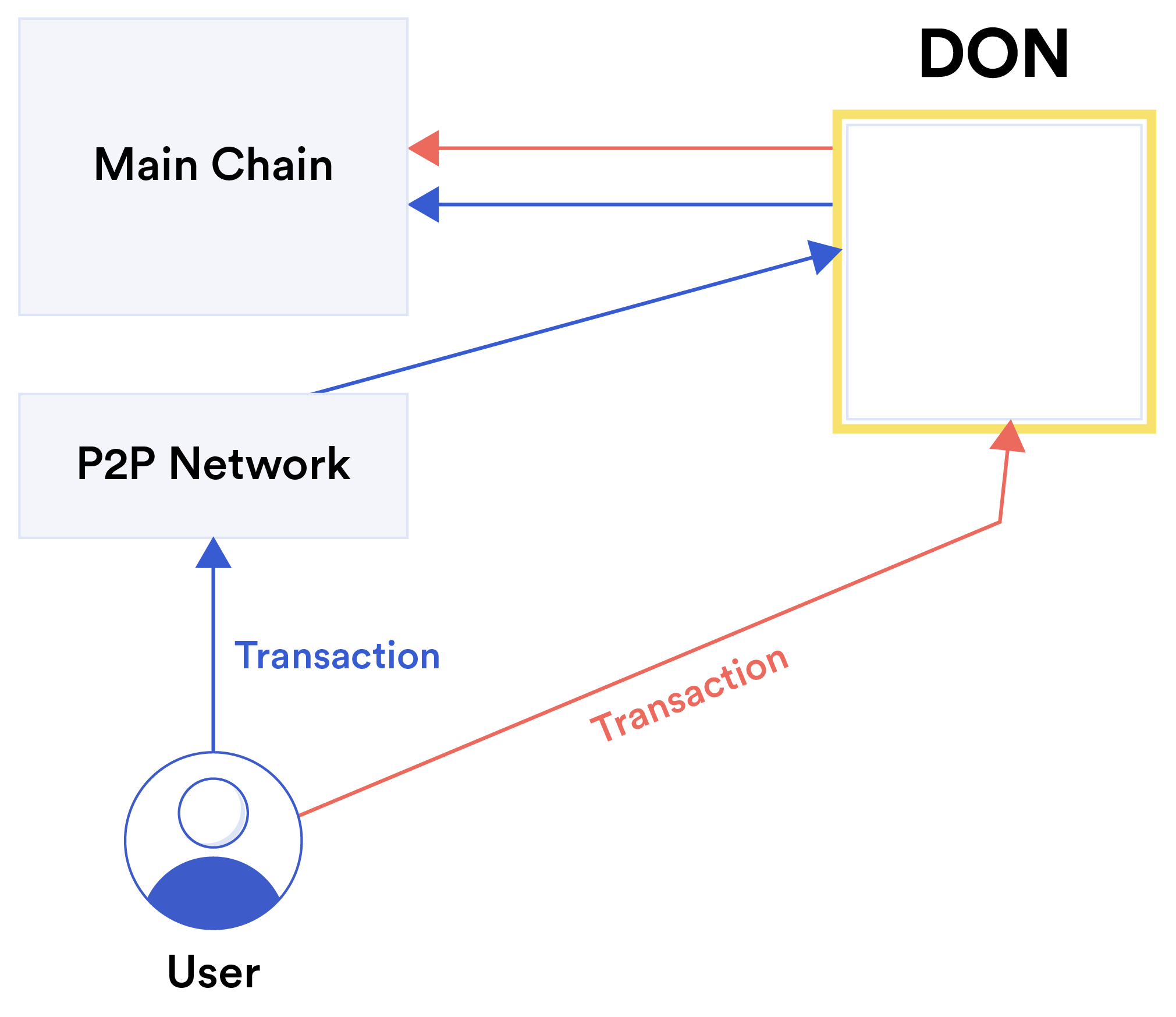

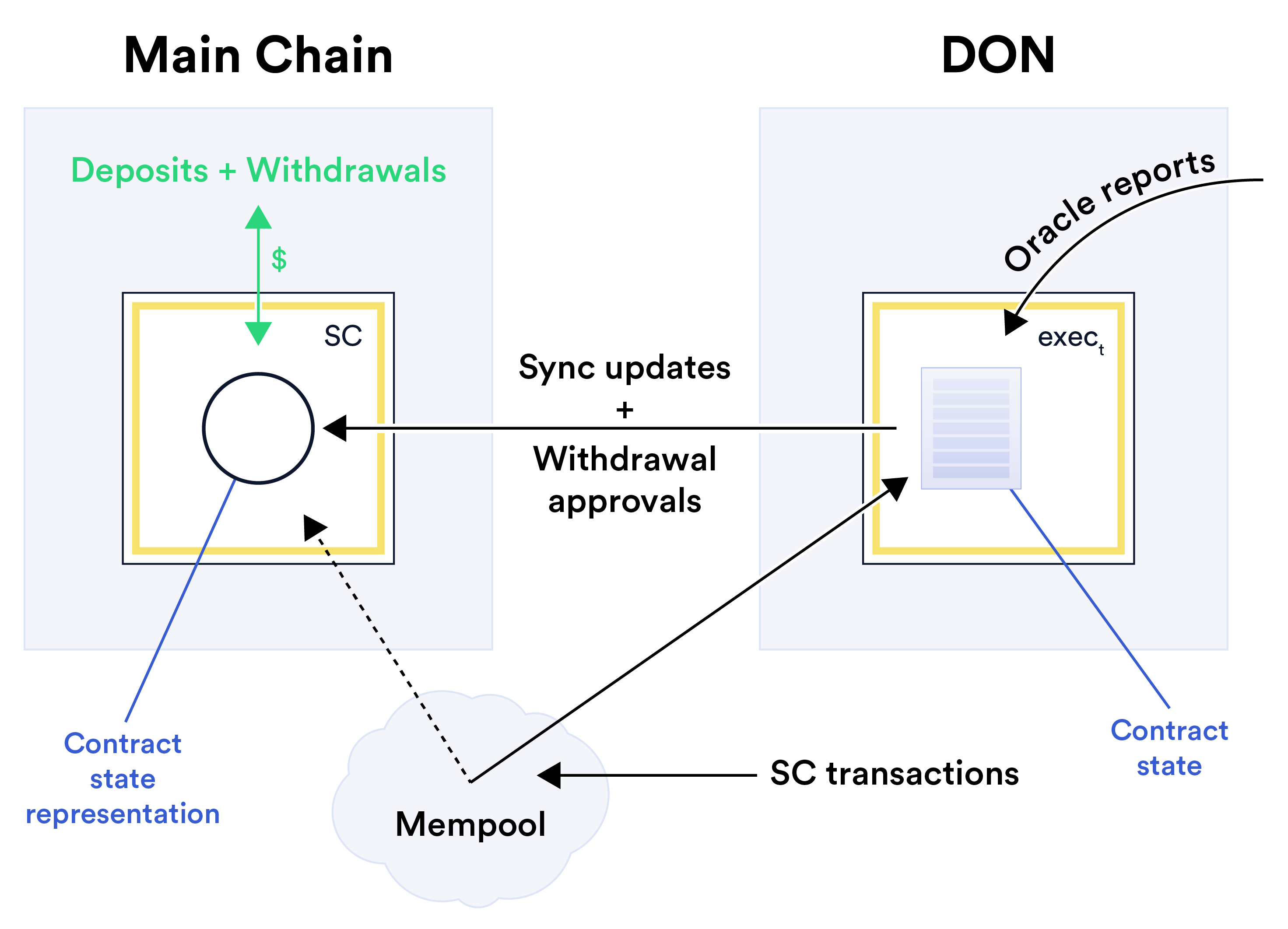

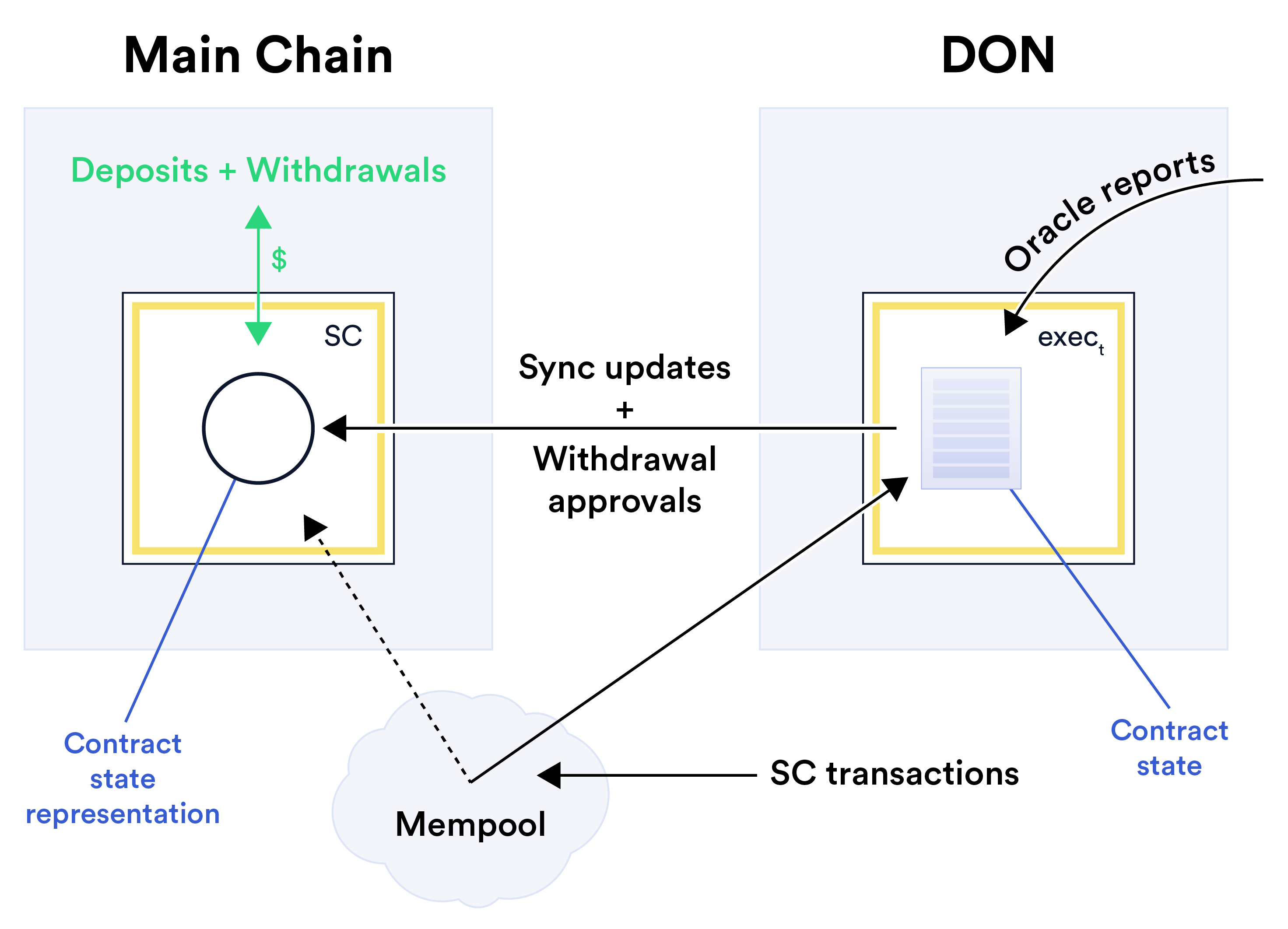

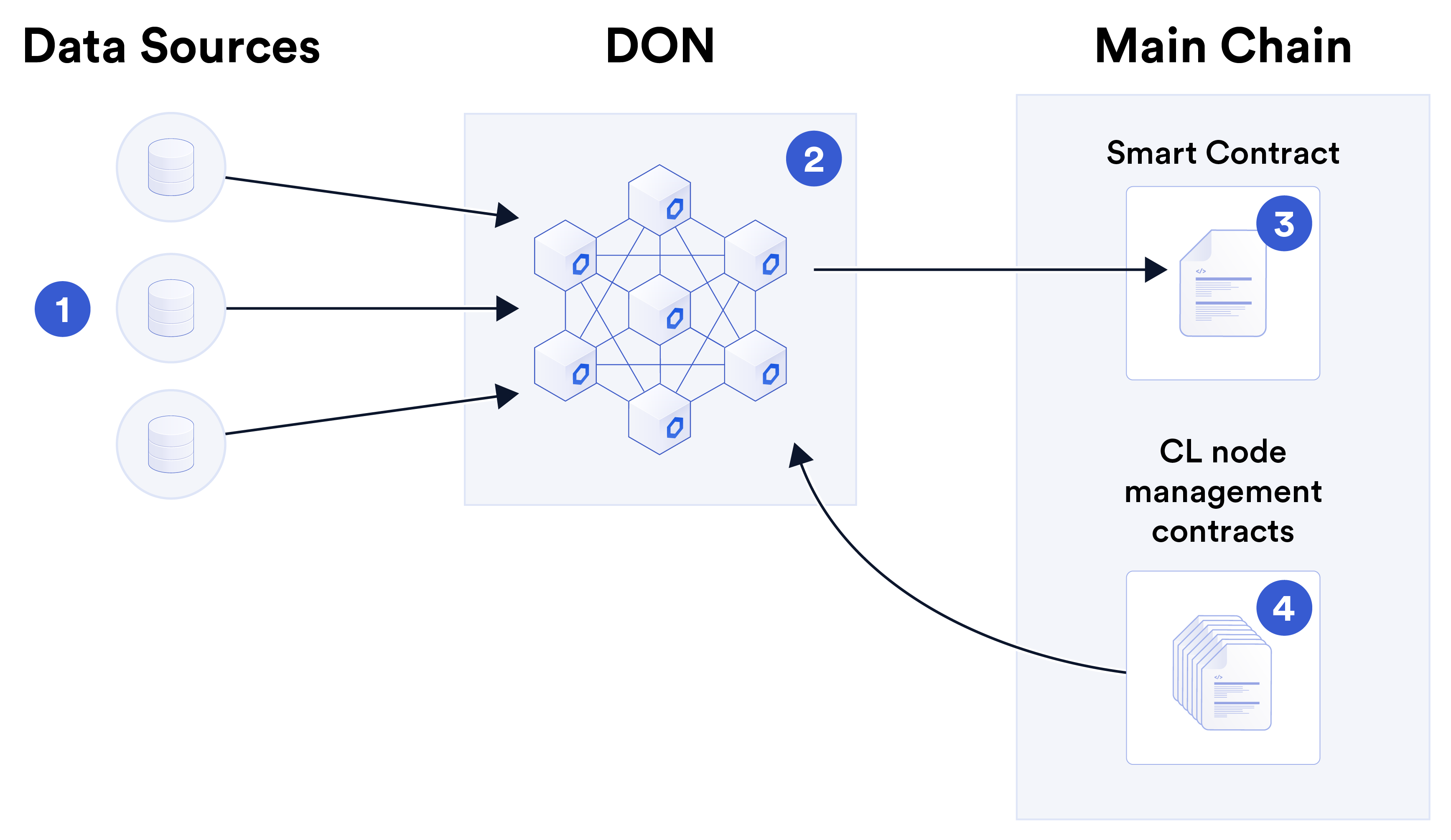

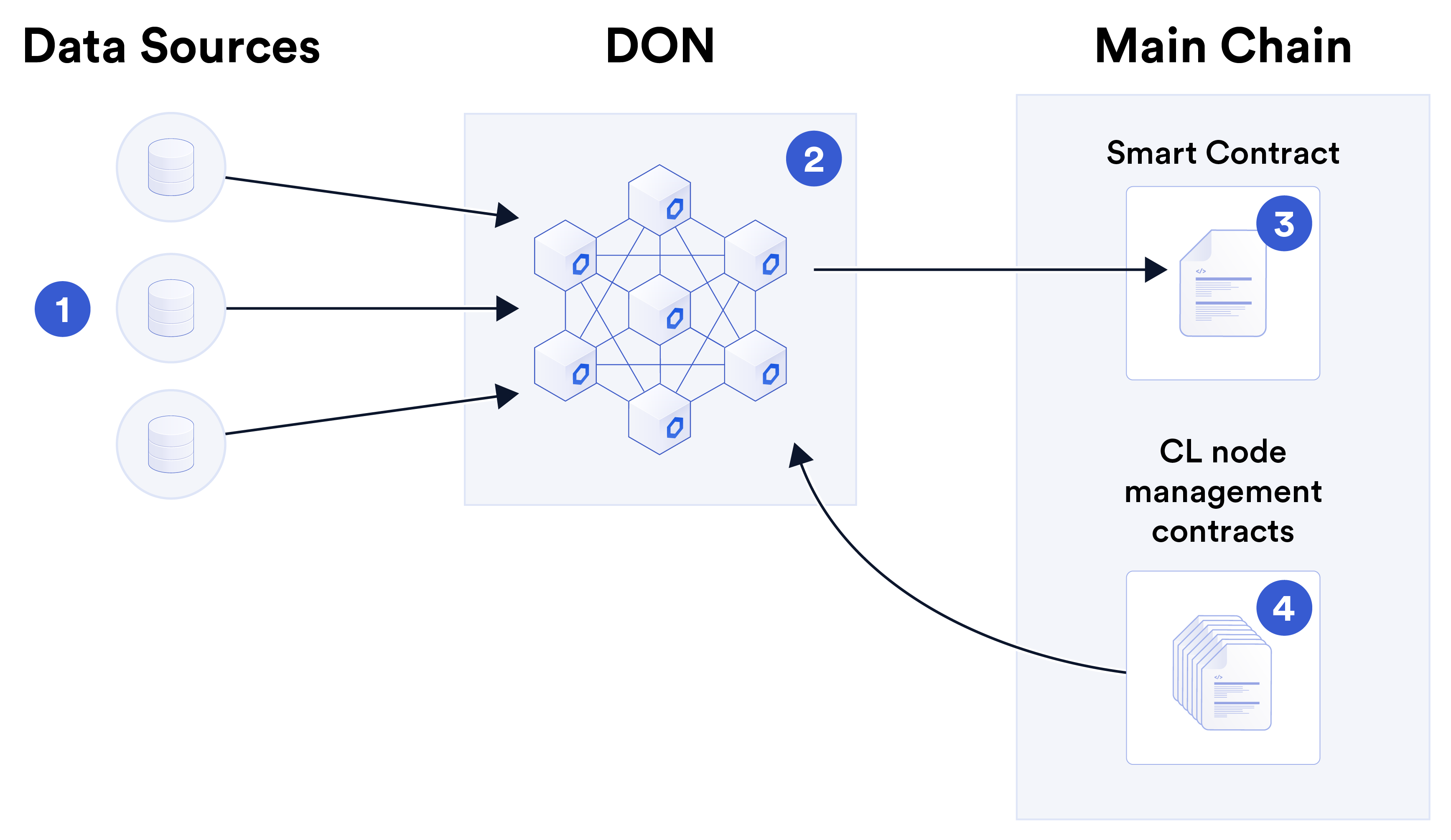

Blockchain oracles werden heute oft als dezentrale Dienste mit einem Ziel angesehen: um Daten von Off-Chain-Ressourcen an blockchains weiterzuleiten. Es ist jedoch ein kleiner Schritt, von der Weiterleitung von Daten über die Verarbeitung, Speicherung bis hin zur bidirektionalen Übertragung. Diese Beobachtung rechtfertigt eine viel umfassendere Vorstellung von der Funktionalität von oracles. So auch Erfüllen Sie die wachsenden Serviceanforderungen von smart contracts und werden immer vielfältiger Technologien, die auf oracle Netzwerken basieren. Kurz gesagt, ein oracle kann und muss es tun eine universelle, bidirektionale, rechenfähige Schnittstelle zwischen und zwischen On-Chain- und Off-Chain-Systemen sein. Die Rolle von Oracles im blockchain-Ökosystem besteht darin, sich zu verbessern die Leistung, Funktionalität und Interoperabilität von smart contracts, damit sie es können Bringen Sie neue Vertrauensmodelle und Transparenz in eine Vielzahl von Branchen. Diese Transformation wird durch die Ausweitung des Einsatzes hybrider smart contracts, die verschmelzen, zustande kommen Die besonderen Eigenschaften von blockchains mit den einzigartigen Fähigkeiten von Off-Chain-Systemen wie z oracle Netzwerke und erreichen dadurch eine weitaus größere Reichweite und Leistung als On-Chain-Systeme isoliert. In diesem Whitepaper formulieren wir eine Vision für das, was wir Chainlink 2.0 nennen, eine Weiterentwicklung von Chainlink über die ursprüngliche Konzeption im ursprünglichen Chainlink Whitepaper [98] hinaus. Wir gehen davon aus, dass oracle-Netzwerke eine immer größere Rolle spielen werden Sie ergänzen und verbessern bestehende und neue blockchains, indem sie schnelle, zuverlässige und die Vertraulichkeit wahrende universelle Konnektivität und Berechnung für Hybrid bereitstellen smart contracts. Wir glauben, dass sich oracle Netzwerke sogar zu Versorgungsunternehmen entwickeln werden zum Exportieren hochintegrierter blockchain-Daten in Systeme außerhalb des blockchain Ökosystem. Heutzutage kommen Chainlink Knoten, die von verschiedenen Einheiten betrieben werden, in oracle Netzwerken zusammen, um Daten in sogenannten Berichten an smart contracts weiterzuleiten. Wir können solche einsehen oracle Knoten als Ausschuss ähnlich dem in einem klassischen Konsens blockchain [72], aber mit dem Ziel, bestehende blockchains zu unterstützen, anstatt freistehende Funktionalität bereitzustellen. Mit überprüfbaren Zufallsfunktionen (VRF) und Off-Chain Reporting (OCR) entwickelt sich Chainlink bereits zu einem allgemeinen Framework und einer Infrastruktur für die Bereitstellung der Rechenressourcen, die smart contracts benötigen erweiterte Funktionalität. Die Grundlage unseres Plans für Chainlink 2.0 ist das, was wir Decentralized Oracle nennen Netzwerke, kurz DONs. Da wir den Begriff „oracle Netzwerk“ im eingeführt haben Original Chainlink Whitepaper [98], oracles haben immer umfangreichere Funktionen entwickelt und Breite der Anwendung. In diesem Artikel bieten wir eine neue Definition des Begriffs „gemäß“ an zu unserer Zukunftsvision für das Ökosystem Chainlink. In dieser Ansicht ist ein DON ein Netzwerk verwaltet von einem Komitee aus Chainlink Knoten. Es basiert auf einem Konsensprotokoll unterstützt eine unbegrenzte Anzahl von oracle-Funktionen, die von der zur Bereitstellung ausgewählt wurden Ausschuss. Ein DON fungiert somit als blockchain Abstraktionsschicht und stellt Schnittstellen bereit zu Off-Chain-Ressourcen sowohl für smart contracts als auch für andere Systeme. Es bietet auch Zugang zu hocheffizienten und dennoch dezentralen Off-Chain-Rechenressourcen. Im Allgemeinen, a DON unterstützt Operationen auf einer Hauptkette. Ziel ist es, sichere und flexibleble Hybrid smart contracts, die On-Chain- und Off-Chain-Berechnung mit kombinieren Verbindung zu externen Ressourcen. Wir betonen, dass auch bei der Verwendung von Ausschüssen in DONs, Chainlink selbst bleibt von Natur aus erlaubnislos. DONs dienen als Grundlage einer Erlaubnislosigkeit Framework, in dem Knoten zusammenkommen können, um benutzerdefinierte oracle-Netzwerke zu implementieren ihre eigenen Regime für die Knoteneinbindung, die erlaubt oder nicht erlaubt sein können. Mit DONs als Grundlage planen wir, uns in Chainlink 2.0 auf Fortschritte in sieben Bereichen zu konzentrieren Schlüsselbereiche: hybride smart contracts, Abstraktion der Komplexität, Skalierung, Vertraulichkeit, Auftragsfairness für Transaktionen, Vertrauensminimierung und anreizbasierte (kryptoökonomische) Sicherheit. In dieser Papiereinleitung präsentieren wir einen Überblick über Dezentralisierung Oracle Networks in Abschnitt 1.1 und dann unsere sieben wichtigsten Innovationsbereiche in Abschnitt 1.2. Den Aufbau des restlichen Artikels beschreiben wir in Abschnitt 1.3. 1.1 Dezentrale Oracle-Netzwerke Dezentrale Oracle-Netzwerke sind darauf ausgelegt, die Funktionen zu verbessern und zu erweitern von smart contracts auf einem Ziel blockchain oder einer Hauptkette durch Funktionen, die es sind nicht nativ verfügbar. Sie tun dies, indem sie die drei grundlegenden Ressourcen bereitstellen, die in zu finden sind Computersysteme: Vernetzung, Speicherung und Berechnung. Ein DON möchte anbieten diese Ressourcen mit starken Vertraulichkeits-, Integritäts- und Verfügbarkeitseigenschaften1 als sowie Verantwortlichkeit. DONs werden von Ausschüssen von oracle Knoten gebildet, die zusammenarbeiten, um eine bestimmte Aufgabe zu erfüllen Job anzunehmen oder sich dafür zu entscheiden, eine langfristige Beziehung aufzubauen, um beständige Dienstleistungen zu erbringen an Kunden. DONs sind blockchain-agnostisch konzipiert. Sie versprechen, als zu dienen Ein leistungsstarkes und flexibles Tool für Anwendungsentwickler, mit dem sie Off-Chain-Unterstützung erstellen können ihre smart contracts auf jeder unterstützten Hauptkette. Zwei Arten von Funktionalitäten realisieren die Fähigkeiten eines DON: ausführbare Dateien und Adapter. Ausführbare Dateien sind Programme, die kontinuierlich und dezentral auf dem DON laufen. Obwohl sie die Assets der Hauptkette nicht direkt speichern, bieten sie wichtige Vorteile, darunter eine hohe Leistung und die Möglichkeit, vertrauliche Daten zu verarbeiten Berechnung. Ausführbare Dateien laufen autonom auf einem DON und sind deterministisch Operationen. Sie arbeiten mit Adaptern zusammen, die den DON mit externen Ressourcen verbinden und kann von ausführbaren Dateien aufgerufen werden. Adapter, wie wir sie uns für DONs vorstellen, sind a Verallgemeinerung der externen Adapter in Chainlink heute. Während vorhandene Adapter Normalerweise holen sie Daten nur von Datenquellen ab. Adapter können bidirektional arbeiten. in DONs können sie zusätzlich die gemeinsame Berechnung durch DON-Knoten nutzen, um dies zu erreichen Zusätzliche Funktionen, wie z. B. die Verschlüsselung von Berichten zum datenschutzgerechten Konsum durch eine ausführbare Datei. Um einen Eindruck von der grundlegenden Funktionsweise eines DON zu vermitteln, zeigt Abb. 1 konzeptionell, wie a DON kann verwendet werden, um Berichte an einen blockchain zu senden und so die herkömmliche, vorhandene oracle-Funktionalität zu erreichen. DONs können jedoch viele zusätzliche Funktionen bieten, die jedoch darüber hinausgehen 1Die „CIA-Triade“ der Informationssicherheit [123, S. 26, §2.3.5].Chainlinks bestehende Netzwerke. Innerhalb der allgemeinen Struktur von Abb. 1 gilt beispielsweise: Die ausführbare Datei könnte abgerufene Vermögenspreisdaten auf dem DON aufzeichnen und diese Daten dazu verwenden Berechnen Sie beispielsweise einen nachlaufenden Durchschnitt für seine Berichte. Abbildung 1: Konzeptionelle Abbildung, die als Beispiel zeigt, wie ein dezentrales Oracle-Netzwerk grundlegende oracle-Funktionalitäten realisieren kann, d. h. Off-Chain-Daten an einen Vertrag weiterleiten. Ein Die ausführbare Datei verwendet Adapter, um Off-Chain-Daten abzurufen, auf denen sie berechnet und die Ausgabe sendet über einen anderen Adapter zu einem Ziel blockchain. (Adapter werden durch Code im initiiert DON, dargestellt durch kleine blaue Kästchen; Pfeile zeigen dabei die Richtung des Datenflusses an bestimmtes Beispiel.) Die ausführbare Datei kann außerdem lokal DON lesen und schreiben. Speicher, um den Status beizubehalten und/oder mit anderen ausführbaren Dateien zu kommunizieren. Flexible Vernetzung, Berechnung und Speicherung in DONs, alle hier dargestellt, ermöglichen eine Vielzahl neuartiger Anwendungen. Ein großer Vorteil von DONs ist ihre Fähigkeit, neue blockchain-Dienste zu starten. DONs sind ein Vehikel, mit dem bestehende oracle-Netzwerke schnell Serviceanwendungen bereitstellen können Dies würde heute die Schaffung spezieller Netzwerke erfordern. Wir geben eine Reihe von Beispiele für solche Anwendungen finden Sie in Abschnitt 4. In Abschnitt 3 stellen wir weitere Details zu DONs bereit und beschreiben ihre Fähigkeiten in Bedingungen der Schnittstelle, die sie Entwicklern und Benutzern präsentieren. 1.2 Sieben wichtige Designziele Hier gehen wir kurz auf die sieben oben aufgeführten Schlüsselschwerpunkte für die Entwicklung von ein Chainlink, nämlich:Hybride smart contracts: Im Mittelpunkt unserer Vision für Chainlink steht die Idee der Sicherheit Kombinieren von On-Chain- und Off-Chain-Komponenten in smart contracts. Wir verweisen auf Verträge Umsetzung dieser Idee als hybride smart contracts oder hybride Verträge.2 Blockchains sind und bleiben zwei entscheidende Rollen im dezentralen Service Ökosysteme: Sie sind beide Orte, an denen der Besitz von Kryptowährungen repräsentiert wird und robuste Anker für dezentrale Dienste. Intelligente Verträge müssen daher in der Kette dargestellt oder ausgeführt werden, ihre Möglichkeiten in der Kette sind jedoch stark eingeschränkt. Rein Der On-Chain-Vertragscode ist langsam, teuer und isoliert und kann nicht von der realen Welt profitieren Daten und eine Vielzahl von Funktionalitäten, die in der Kette von Natur aus nicht erreichbar sind, einschließlich verschiedener Formen vertraulicher Berechnungen und der Erzeugung von (Pseudo-)Zufälligkeiten gegen Miner / validator Manipulation usw. Damit smart contracts ihr volles Potenzial ausschöpfen können, sind daher smart contracts erforderlich muss aus zwei Teilen aufgebaut sein: einem On-Chain-Teil (den wir normalerweise mit SC bezeichnen) und ein Off-Chain-Teil, eine ausführbare Datei, die auf einem DON läuft (was wir normalerweise mit bezeichnen). exec). Ziel ist es, mit dem eine sichere Zusammensetzung der On-Chain-Funktionalität zu erreichen Vielzahl von Off-Chain-Diensten, die DONs bereitstellen möchten. Zusammen die beiden Teile einen Hybridvertrag abschließen. Wir stellen die Idee konzeptionell in Abb. 2 dar. Bereits heute Chainlink Dienste3 wie Datenfeeds und VRFs ermöglichen eine sonst unerreichbare Leistung smart contract-Anwendungen, die von DeFi über fair generierte NFTs bis hin zu dezentralen Versicherungen reichen, als erste Schritte in Richtung eines allgemeineren Rahmens. Als Chainlink Dienste Erweitern und leistungsfähiger werden, so auch unsere Vision in diesem Whitepaper wird die Leistung von smart contract-Systemen auf alle blockchains angewendet. Unsere anderen sechs Hauptschwerpunkte in diesem Whitepaper können als Handeln im Service betrachtet werden der erste, übergreifende Hybridvertrag. Bei diesen Schwerpunkten geht es darum, sichtbares zu entfernen Komplexität durch hybride Verträge zu reduzieren und zusätzliche Off-Chain-Dienste zu schaffen, die dies ermöglichen Aufbau immer leistungsfähigerer Hybridverträge und, im Falle einer Vertrauensminimierung, Stärkung der durch Hybridverträge erreichten Sicherheitseigenschaften. Wir verlassen die Idee von Hybridverträgen, die in weiten Teilen des Papiers impliziert sind, aber auch in jeder Kombination davon Die MAINCHAIN-Logik mit einem DON kann als Hybridvertrag betrachtet werden. Komplexität abstrahieren: DONs sind für die dezentrale Nutzung konzipiert Machen Sie Systeme für Entwickler und Benutzer einfacher, indem Sie die oft komplexe Maschinerie abstrahieren hinter dem leistungsstarken und flexiblen Leistungsangebot von DONs. Vorhandene Chainlink-Dienste habe diese Funktion bereits. Beispielsweise stellen Datenfeeds in Chainlink heute On-Chain-Schnittstellen dar, die es Entwicklern nicht erfordern, sich mit Details auf Protokollebene zu befassen, etwa mit den Mitteln, mit denen OCR eine Konsensberichterstattung zwischen a erzwingt 2Die Idee der On-Chain-/Off-Chain-Vertragsgestaltung ist bereits in verschiedenen Kontexten entstanden Formulare, z. B. Layer-2-Systeme, TEE-basierte blockchains [80] usw. Unser Ziel ist die Unterstützung und Verallgemeinerung Diese Ansätze und stellen sicher, dass sie den Off-Chain-Datenzugriff und andere wichtige oracle umfassen können. Dienstleistungen. 3Chainlink-Dienste umfassen eine Vielzahl dezentraler Dienste und Funktionen, die über verfügbar sind das Netzwerk. Sie werden von den zahlreichen Knotenbetreibern angeboten, die in verschiedenen oracle Netzwerken zusammengefasst sind im gesamten Ökosystem.Abbildung 2: Konzeptionelle Abbildung, die die Vertragszusammensetzung in der Kette und außerhalb der Kette darstellt. A Hybrid smart contract 3⃝besteht aus zwei komplementären Komponenten: einer On-Chain Komponente SC 1⃝, resident auf einem blockchain, und eine Off-Chain-Komponente exec 2⃝that wird auf einem DON ausgeführt. Der DON dient auch als Brücke zwischen den beiden Komponenten B. die Verbindung des Hybridvertrags mit Off-Chain-Ressourcen wie Webdiensten usw blockchains, dezentrale Speicherung usw. dezentrale Gruppe von Knoten. DONs gehen einen Schritt weiter in dem Sinne, dass sie das erweitern Leistungsspektrum, für das Chainlink Entwicklern eine Abstraktionsschicht anbieten kann begleitende optimierte Schnittstellen für High-Level-Dienste. In Abschnitt 4 stellen wir mehrere Anwendungsbeispiele vor, die diesen Ansatz verdeutlichen. Wir stellen uns beispielsweise vor, dass Unternehmen DONs als eine Form sicherer Middleware verwenden Verbinden Sie ihre Altsysteme mit blockchains. (Siehe Abschnitt 4.2.) Diese Verwendung von DONs abstrahiert die Komplexität der allgemeinen blockchain-Dynamik (Gebühren, Reorgs usw.). Es auch abstrahiert die Funktionen spezifischer blockchains und ermöglicht so Unternehmen, ihre vorhandenen Systeme mit einer immer größeren Anzahl von blockchain-Systemen zu verbinden ein Bedarf an Fachwissen in diesen Systemen oder allgemeiner in der Entwicklung dezentraler Systeme. Letztendlich ist es unser Ziel, den Abstraktionsgrad von Chainlink zu steigern. bis hin zur Implementierung dessen, was wir als dezentralen Metalayer bezeichnen. So eine Schicht würde die On-Chain-/Off-Chain-Unterscheidung für alle Entwicklerklassen abstrahieren und Benutzer von DApps, was die nahtlose Erstellung und Nutzung dezentraler Dienste ermöglicht.Um den Entwicklungsprozess zu vereinfachen, könnten Entwickler die DApp-Funktionalität im Metalayer als virtuelle Anwendung in einem einheitlichen Maschinenmodell spezifizieren. Sie könnten Verwenden Sie dann einen dezentralen Metallayer-Compiler, um die DApp automatisch als zu instanziieren eine Reihe interoperierender dezentraler Funktionalitäten, die blockchains, DONs und umfassen externe Dienstleistungen. (Einer dieser externen Dienste könnte ein Unternehmenssystem sein, wodurch die Metaschicht für Anwendungen mit älteren Unternehmenssystemen nützlich wird.) So Die Kompilierung ähnelt der Art und Weise, wie moderne Compiler und Software Development Kits (SDKs) Unterstützen Sie generalistische Programmierer dabei, das volle Potenzial heterogener Hardware auszuschöpfen Architekturen, die aus einer Allzweck-CPU und spezialisierter Hardware wie GPUs bestehen, Beschleuniger für maschinelles Lernen oder vertrauenswürdige Enklaven. Abb. 3 stellt diese Idee auf konzeptioneller Ebene dar. Hybride smart contracts sind ein erster Schritt auf dem Weg zu dieser Vision und zu einem Konzept, das wir Metaverträge nennen. Metaverträge sind dezentral codierte Anwendungen Metalayer und umfassen implizit On-Chain-Logik (smart contracts) sowie Off-Chain-Berechnung und Konnektivität zwischen verschiedenen blockchains und bestehenden Off-Chain-Logiken Dienstleistungen. Angesichts des Bedarfs an Sprach- und Compilerunterstützung, neuen Sicherheitsmodellen usw konzeptionelle und technische Harmonisierung unterschiedlicher Technologien, jedoch Realisierung eines echten dezentralen Metalayers ist ein ehrgeiziges Ziel, das wir seit langem anstreben Zeithorizont. Dennoch ist es ein hilfreiches Idealmodell, das man beim Lesen im Hinterkopf behalten sollte Dieses Papier wird hier nicht näher erläutert, aber wir planen, uns bei unserer zukünftigen Arbeit darauf zu konzentrieren Chainlink. Skalierung: Ein Ziel von herausragender Bedeutung bei unseren sich entwickelnden Designs ist die Ermöglichung Chainlink-Netzwerk, um den wachsenden Skalierungsanforderungen des blockchain-Ökosystems gerecht zu werden. Da Netzwerküberlastungen zu einem immer wiederkehrenden Problem bei bestehenden Berechtigungen werden blockchains [86], neue und leistungsfähigere blockchain Designs kommen zum Einsatz, z. B. [103, 120, 203], sowie komplementäre Layer-2-Skalierungstechnologien, z. B. [5, 12, 121, 141, 169, 186, 187]. Oracle-Dienste müssen Latenzen und Durchsätze erreichen die die Leistungsanforderungen dieser Systeme erfüllen und gleichzeitig die Gebühren in der Kette minimieren (z. B. Gaskosten) sowohl für Vertragsbetreiber als auch für normale Benutzer. Mit DONs, Chainlink Die Funktionalität zielt darauf ab, darüber hinauszugehen und eine Leistung zu liefern, die für rein webbasierte Systeme ausreichend ist. DONs erzielen einen Großteil ihrer Leistungssteigerung durch die Verwendung schneller, ausschussbasierter oder erlaubnisfreier Konsensprotokolle, die sie mit den blockchains kombinieren sie unterstützen. Wir erwarten, dass viele DONs mit unterschiedlichen Konfigurationen parallel laufen; Verschiedene DApps und Benutzer können Kompromisse bei den zugrunde liegenden Konsensentscheidungen eingehen entsprechend ihren Anwendungsanforderungen. DONs können faktisch als Layer-2-Technologien betrachtet werden. Wir erwarten das unter Andere Dienste, DONs, unterstützen das Transaction Execution Framework (TEF), das erleichtert die effiziente Integration von DONs und damit oracles mit anderen Hochleistungssystemen Layer-2-Systeme – z. B. rollups, Systeme, die Transaktionen außerhalb der Kette bündeln, um zu erreichen Leistungsverbesserungen. Wir stellen den TEF in Abschnitt 6 vor.

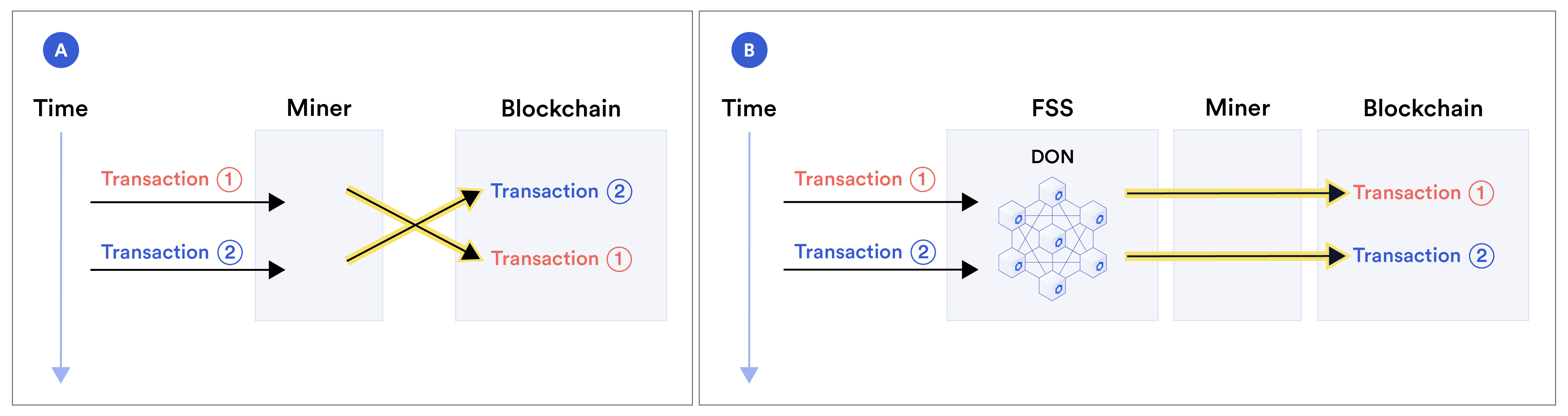

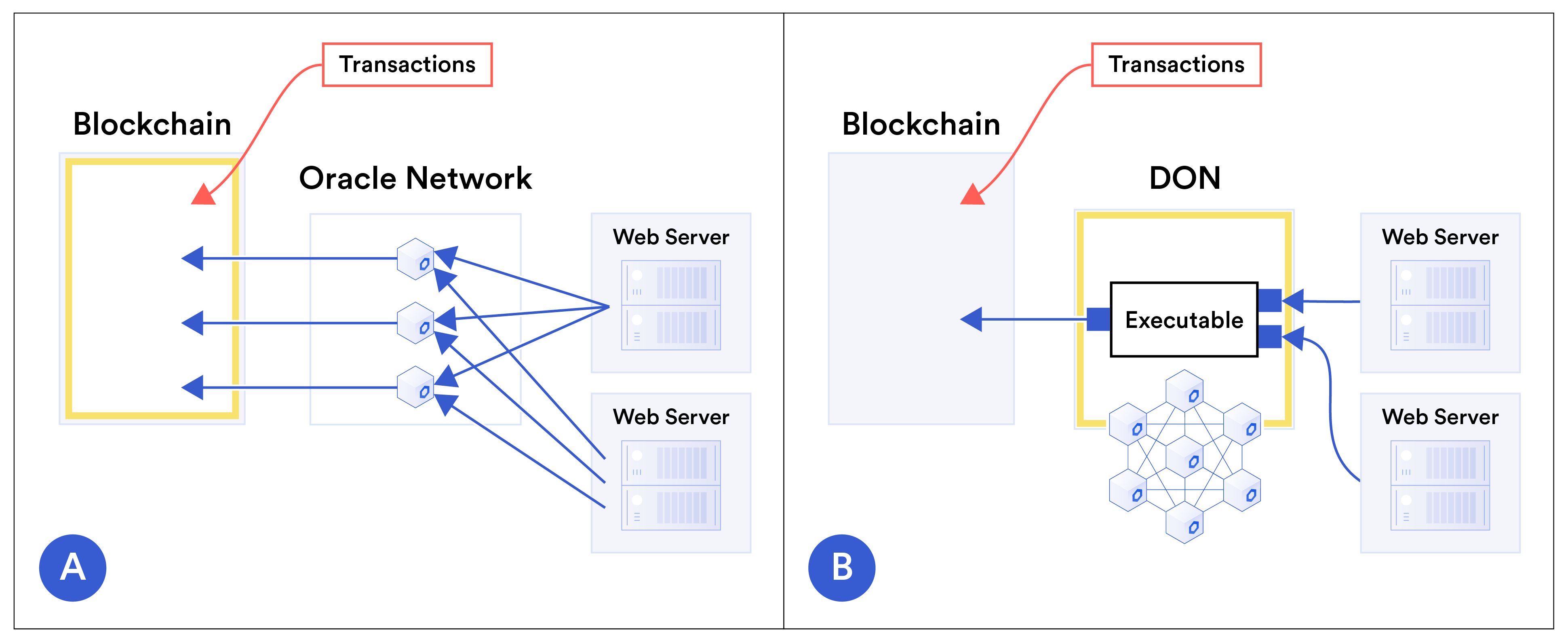

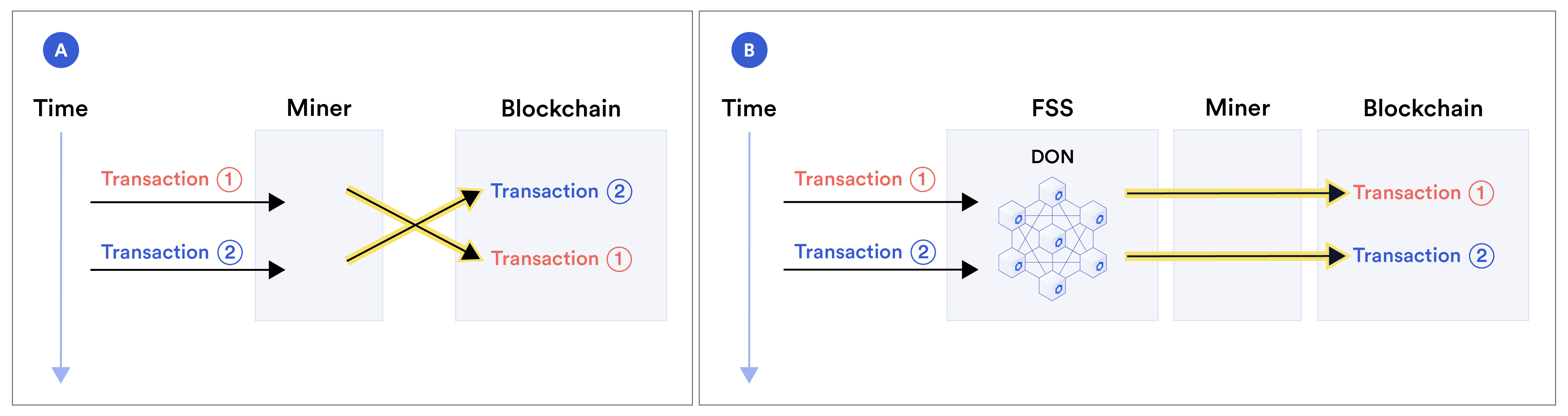

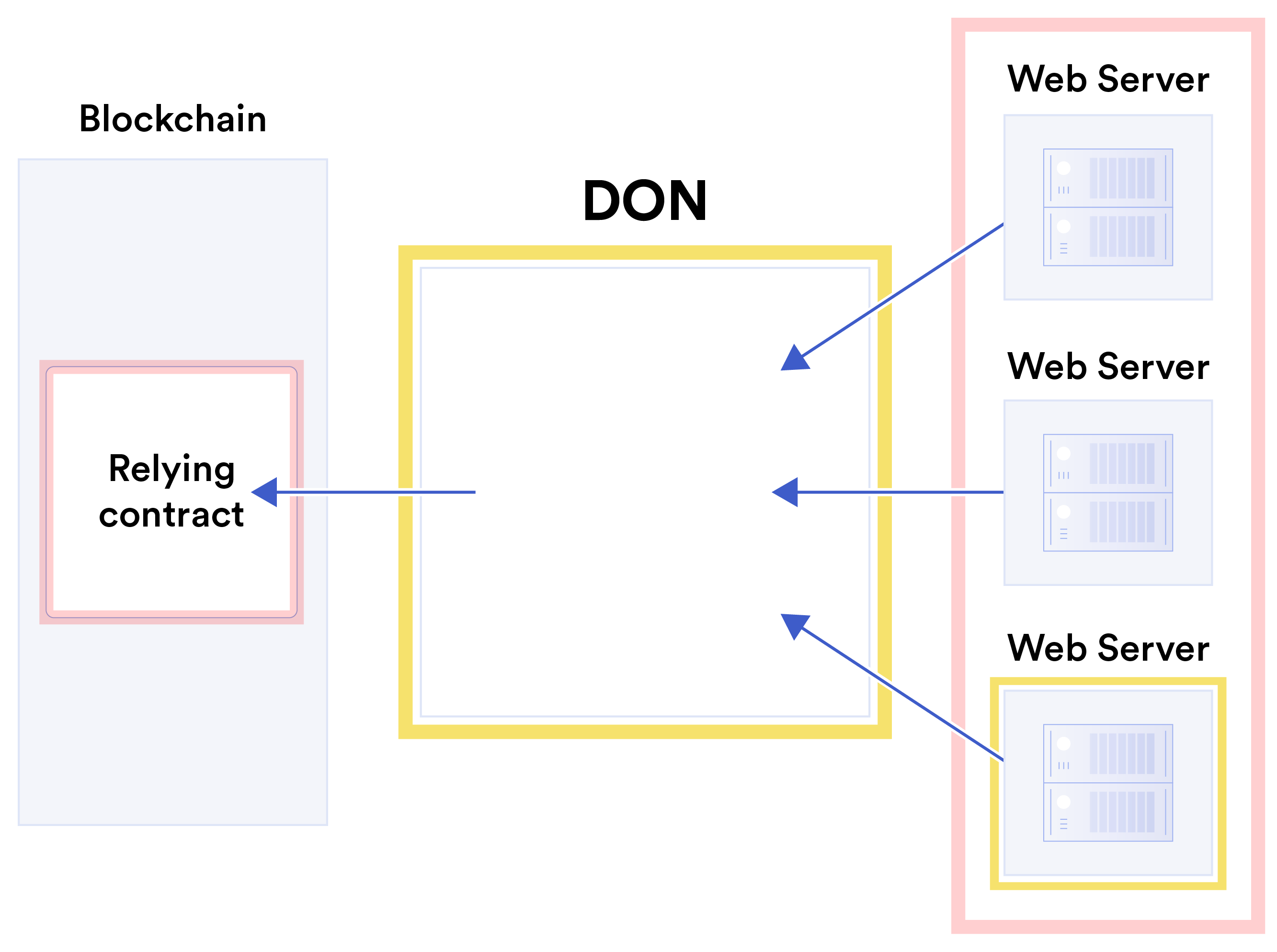

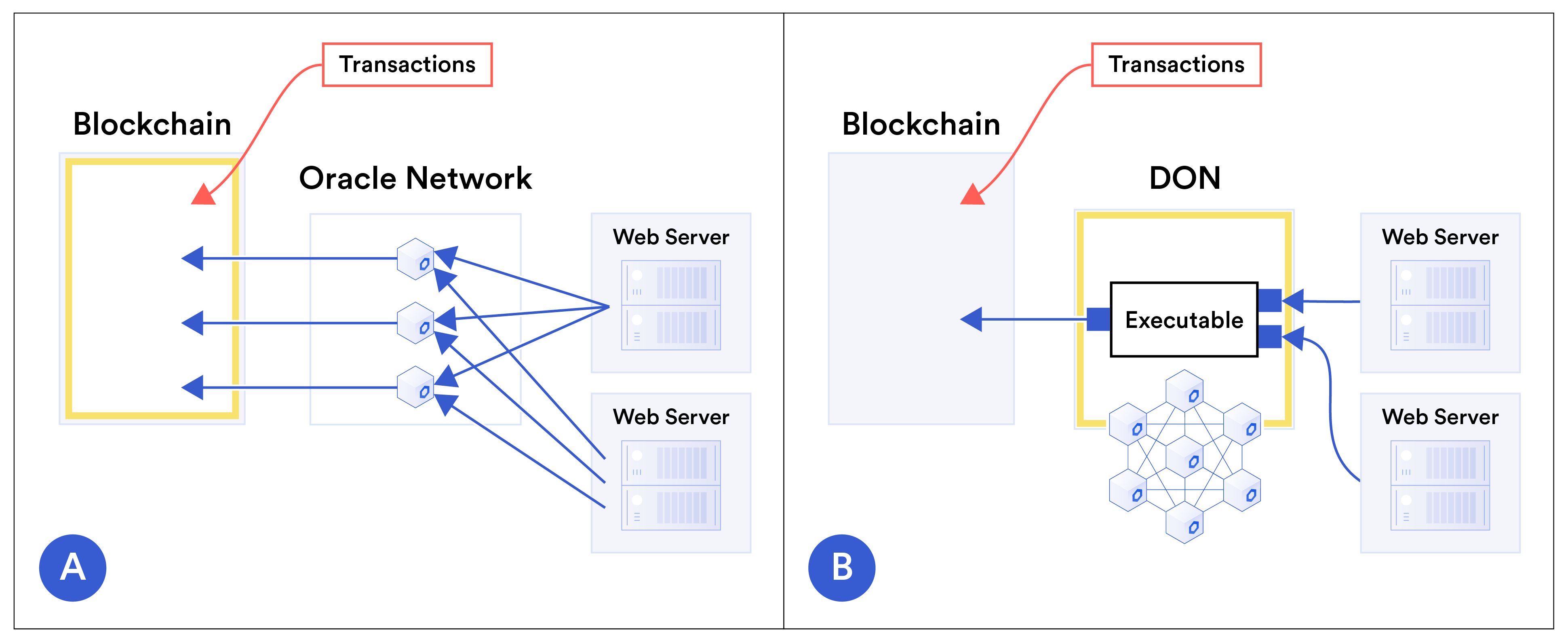

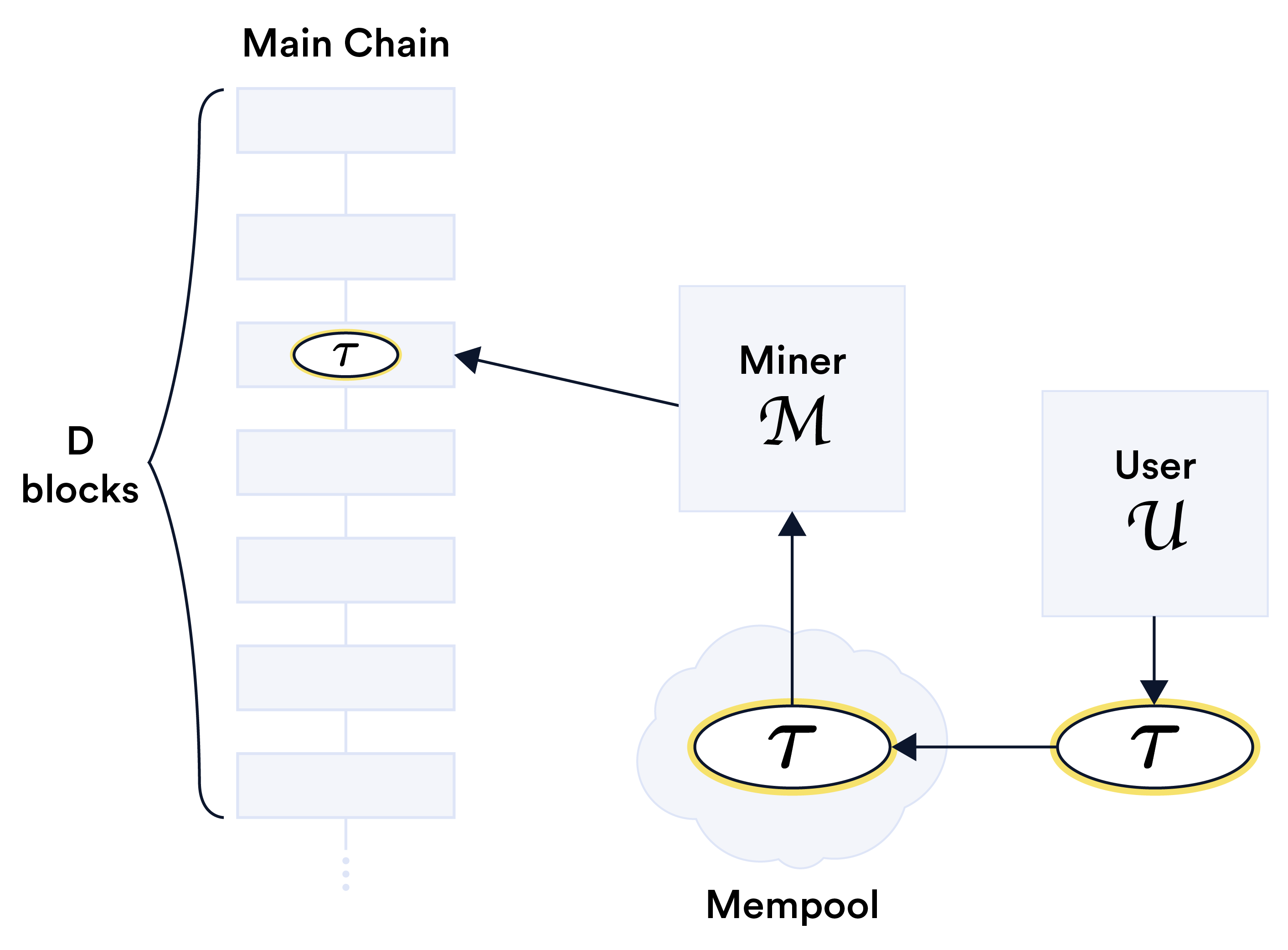

Abbildung 3: Konzeptionelle Abbildung, die die ideale Realisierung einer dezentralen Metaschicht zeigt. Für Um die Entwicklung zu vereinfachen, spezifiziert ein Entwickler eine DApp, die rosa hervorgehoben ist, als virtuelle Anwendung in einem einheitlichen Maschinenmodell. Ein dezentraler Metallayer-Compiler generiert automatisch entsprechende interoperierende Funktionalitäten: smart contracts (bezeichnet mit durch SC), Logik (gekennzeichnet durch exec) auf DONs, Adapter, die eine Verbindung zu externen Zieldiensten herstellen usw., wie in der gelben Hervorhebung angezeigt. Abb. 4 zeigt konzeptionell, wie DONs die Skalierung von blockchain (smart contract) verbessern durch Konzentration der Transaktions- und oracle-Berichtsverarbeitung außerhalb der Kette statt auf der Kette Kette. Diese Verschiebung des Hauptberechnungsorts reduziert die Transaktionslatenz und Senkung der Gebühren bei gleichzeitiger Steigerung des Transaktionsdurchsatzes. Vertraulichkeit: Blockchains bieten beispiellose Transparenz für smart contracts und die von ihnen realisierten Anwendungen. Es besteht jedoch ein grundsätzliches Spannungsverhältnis zwischen Transparenz und Vertraulichkeit. Heutzutage ist beispielsweise die dezentrale Austauschtransaktion der BenutzerAbbildung 4: Konzeptionelle Abbildung, die zeigt, wie dezentrale Oracle-Netzwerke das verbessern Skalierung von blockchain-aktivierten smart contracts. Abbildung A ⃝zeigt ein herkömmliches oracle Architektur. Transaktionen werden direkt an blockchain gesendet, ebenso wie oracle-Berichte. Daher ist der gelb hervorgehobene blockchain der Hauptstandort für die Transaktionsverarbeitung. Abbildung B⃝zeigt die Verwendung eines DON zur Unterstützung von Verträgen auf dem blockchain. A DON Die ausführbare Datei verarbeitet Transaktionen zusammen mit Daten aus externen Systemen und leitet sie weiter Ergebnisse – z. B. gebündelte Transaktionen oder Vertragsstatusänderungen, die sich aus den Auswirkungen der Transaktionen ergeben – an den blockchain. Der gelb hervorgehobene DON ist somit der wichtigste Ort für die Transaktionsverarbeitung. Aktionen werden in der Kette aufgezeichnet, was die Überwachung des Austauschverhaltens erleichtert, aber auch Finanztransaktionen der Nutzer öffentlich sichtbar machen. Ebenso werden Daten an smart weitergeleitet Verträge bleiben in der Kette. Dies macht solche Daten bequem überprüfbar, fungiert aber als ein negativer Anreiz für Datenanbieter, die smart contracts mit sensiblen Daten versorgen möchten proprietäre Daten. Wir glauben, dass oracle Netzwerke eine entscheidende Rolle bei der Beschleunigung der nächsten Generation spielen werden Systeme, die die inhärente Transparenz von blockchains mit neuen Vertraulichkeitsschutzfunktionen kombinieren. In diesem Artikel zeigen wir anhand von drei Hauptansätzen, wie sie dies tun werden: • Adapter zur Wahrung der Vertraulichkeit: Zwei Technologien mit geplanter Bereitstellung In den Netzwerken von Chainlink ermöglichen DECO [234] und Town Crier [233] den Knoten oracle Rufen Sie Daten aus Off-Chain-Systemen auf eine Weise ab, die die Privatsphäre und Daten der Benutzer schützt Vertraulichkeit. Sie werden eine Schlüsselrolle bei der Entwicklung von Adaptern für DONs spielen. (Einzelheiten zu diesen beiden Technologien finden Sie in Abschnitt 3.6.2.) • Vertrauliche Berechnung: DONs können ihre Berechnung einfach vor der Verwendung von blockchains verbergen. Durch die Verwendung sicherer Mehrparteien-Berechnungs- und/oder vertrauenswürdiger Ausführungsumgebungen ist auch eine stärkere Vertraulichkeit in den DON-Knoten möglich Berechnen Sie Daten, für die Sie selbst keinen Einblick haben.

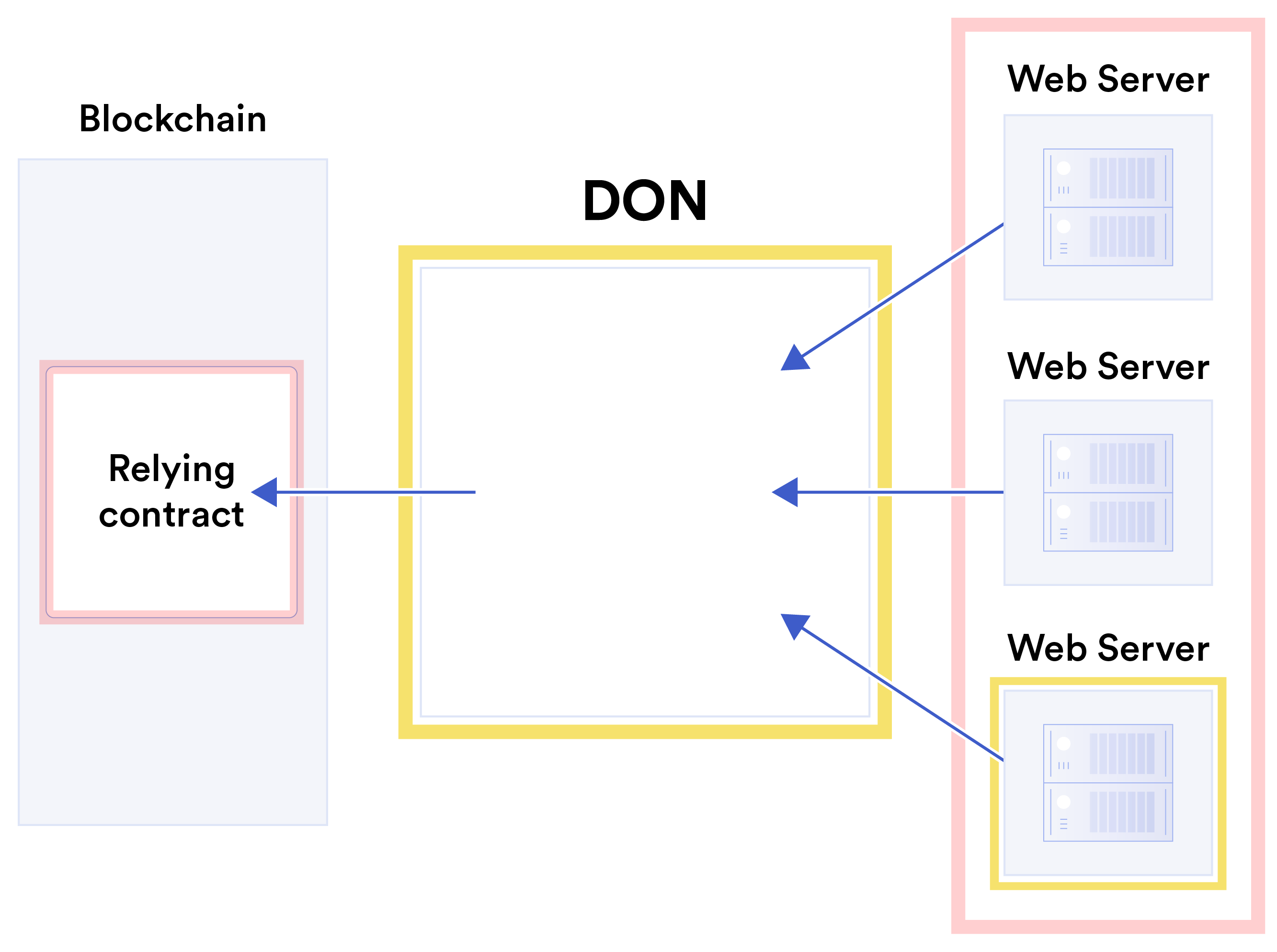

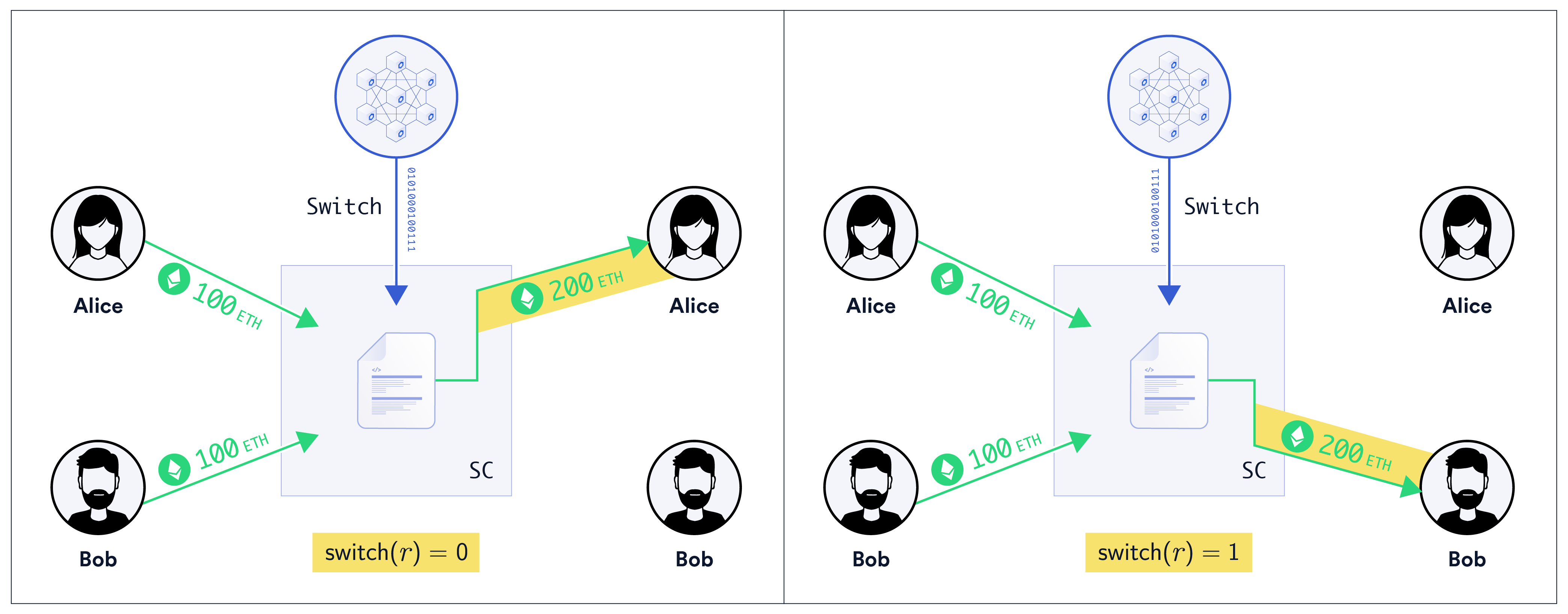

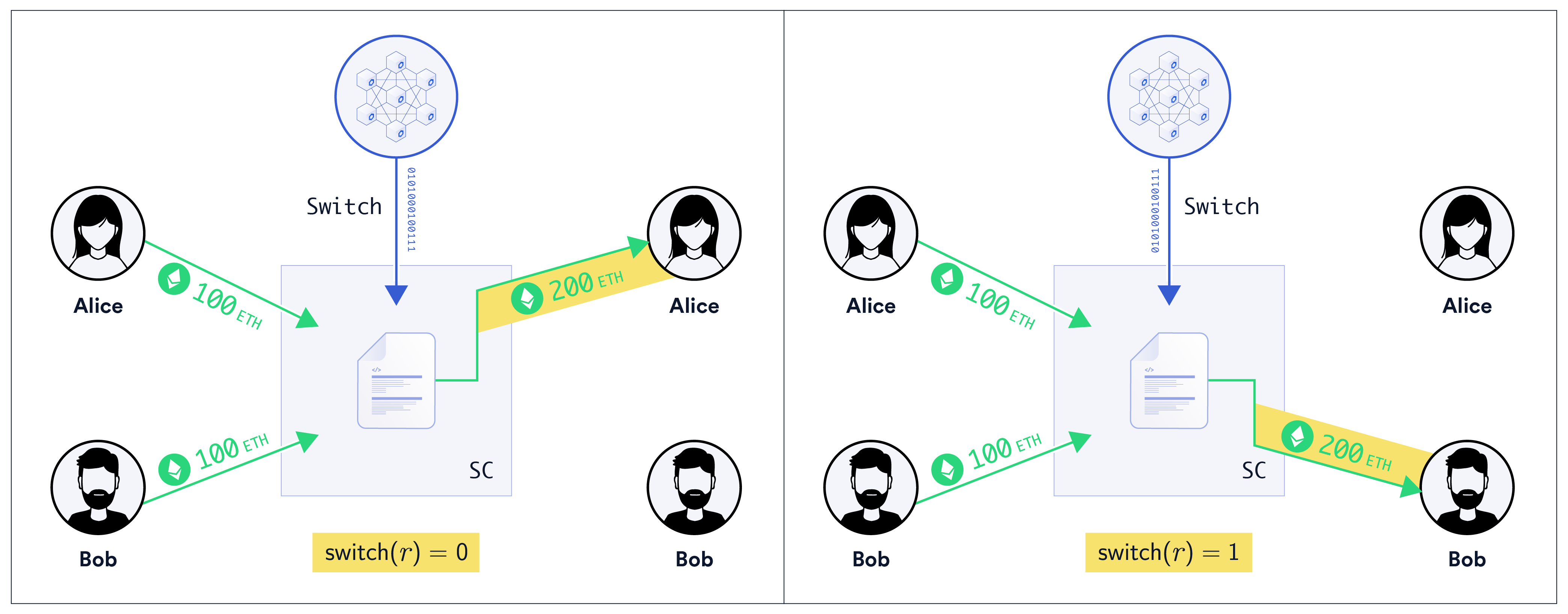

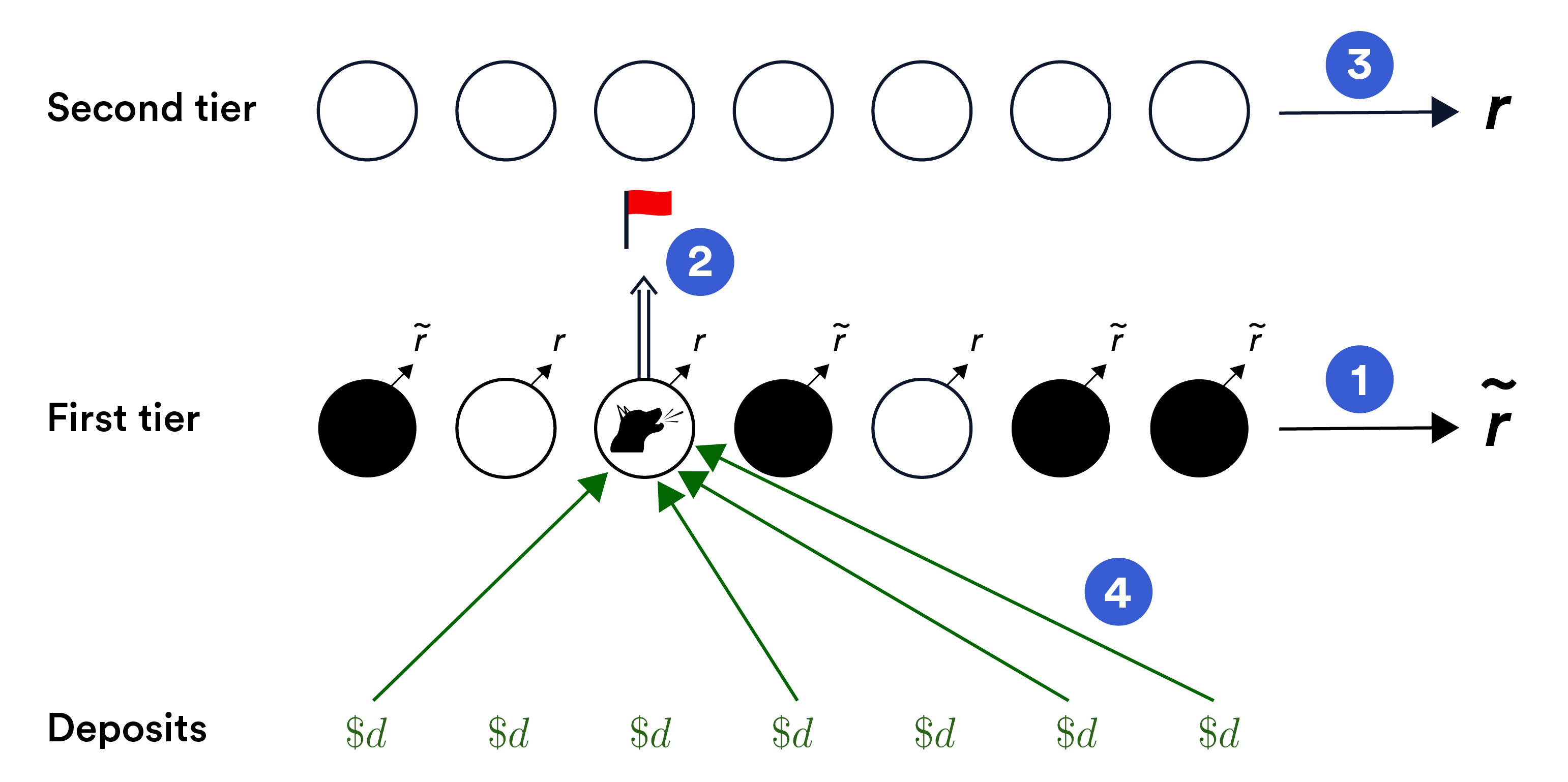

• Unterstützung für vertrauliche Layer-2-Systeme: Das TEF ist darauf ausgelegt, eine Vielzahl von Layer-2-Systemen zu unterstützen, von denen viele Zero-Knowledge-Beweise zur Bereitstellung nutzen verschiedene Formen der Vertraulichkeit von Transaktionen. Wir diskutieren diese Ansätze in Abschnitt 3 (mit zusätzlichen Details in Abschnitt 6, Anhang B.1 und Anhang B.2). Abb. 5 zeigt eine konzeptionelle Ansicht, wie vertrauliche Daten mithilfe vertraulicher Adapter und von externen Quellen zu einem smart contract fließen können vertrauliche Berechnung in einem DON. Abbildung 5: Konzeptdiagramm von Vorgängen zur Wahrung der Vertraulichkeit in einem DON on sensible Daten (gelb hervorgehoben). Sensible Quelldaten (schwarze Kreise) im Web Server werden mit vertraulichkeitserhaltenden Adaptern (blaue, doppelpfeilige Linien) in den DON extrahiert. Der DON empfängt abgeleitete Daten (hohle Kreise) von diesen Adaptern – das Ergebnis der Anwendung einer Funktion oder beispielsweise der Weitergabe von Geheimnissen auf die sensible Quelle Daten. Eine ausführbare Datei auf DON kann vertrauliche Berechnungen auf abgeleitete Daten anwenden um einen Bericht (Doppelkreis) zu erstellen, den er über einen Adapter an den blockchain sendet. Wir glauben, dass leistungsstarke Tools für den Umgang mit vertraulichen Daten ein Ganzes eröffnen werden Anwendungsspektrum. Dazu gehören private dezentrale (und zentralisierte) Finanzierungen, dezentrale Identitäten, kreditbasierte On-Chain-Kredite sowie effizientere und effizientere Finanzierungen benutzerfreundliche Know-Your-Customer- und Akkreditierungsprotokolle, wie wir in Abschnitt 4 besprechen. Auftragsfairness bei Transaktionen: Die heutigen blockchain-Designs haben etwas Schmutziges Offenes Geheimnis: Sie sind flüchtig zentralisiert. Bergleute und validators können Trans-Aktionen, wie auch immer sie sich entscheiden. Die Transaktionsreihenfolge kann auch von Benutzern manipuliert werden eine Funktion der von ihnen gezahlten Netzgebühren (z. B. Gaspreise in Ethereum) und für einige Umfang durch die Nutzung schneller Netzwerkverbindungen. Eine solche Manipulation kann z Nehmen Sie zum Beispiel die Form des Front-Runnings an, bei dem ein strategischer Akteur wie ein Bergmann beteiligt ist beobachtet die Transaktion eines Benutzers und fügt seine eigene ausbeuterische Transaktion in eine frühere ein Position im selben Block – effektiver Diebstahl von Geld vom Benutzer durch Nutzung von Vorkenntnissen über die Transaktion des Benutzers. Beispielsweise kann ein Bot eine Kauforder aufgeben vor einem Benutzer. Es kann dann von der dadurch verursachten Vermögenspreissteigerung profitieren Handel des Benutzers. An vorderster Front einige Bots, die normalen Benutzern schaden – analog zu Hochfrequenz Der Handel an der Wall Street ist bereits weit verbreitet und gut dokumentiert [90], ebenso wie damit verbunden Angriffe wie Backrunning [159] und automatisierte Transaktionsnachahmung [195]. Kürzlich sind sogar Vorschläge aufgetaucht, die Auftragsausbeutung durch Bergleute zu systematisieren [110]. Layer-2-Technologien wie rollups lösen das Problem nicht, sondern führen lediglich zu einer Neuzentralisierung Bestellen und es in die Hände der Entität legen, die eine rollup erstellt. Eines unserer Ziele ist die Einführung eines Dienstes namens Fair Sequencing in Chainlink Dienste (FSS) [137]. FSS hilft smart contract Designern dabei, eine faire Bestellung für ihre Produkte sicherzustellen Transaktionen und vermeiden Sie Front-Running-, Back-Running- und damit verbundene Angriffe auf Benutzertransaktionen sowie andere Arten von Transaktionen, wie z. B. die oracle-Berichtsübertragung. FSS ermöglicht es einem DON, Ideen wie den strengen, zeitlichen Begriff der Ordnungsgerechtigkeit umzusetzen, der in [144] eingeführt wurde. Als Nebeneffekt kann FSS auch das Netzwerk der Benutzer beeinträchtigen Gebühren (z. B. Benzinkosten). Kurz gesagt, in FSS durchlaufen Transaktionen den DON, anstatt direkt an ein Ziel smart contract weiterzuleiten. Der DON ordnet die Transaktionen an und leitet sie dann weiter sie zum Vertrag. Abbildung 6: Beispiel für den Nutzen von FSS. Abb. A ⃝zeigt, wie ein Bergmann seine Ressourcen ausbeutet Zentralisierte Befugnis zur Bestellung von Transaktionen, kann ein Transaktionspaar austauschen: Transaktion 1⃝ kommt vor 2⃝ an, aber der Miner sequenziert es stattdessen nach 2⃝. Im Gegensatz dazu zeigt Abb. B⃝ wie ein DON den Bestellvorgang zwischen DON-Knoten dezentralisiert. Wenn ein Quorum von Ehrliche Knoten erhalten 1⃝vor 2⃝, das FSS bewirkt, dass 1⃝vor 2⃝in der Kette erscheint – Verhinderung der Neuordnung von Minern durch Anhängen vertraglich durchsetzbarer Sequenznummern. Abb. 6 vergleicht Standard-Mining mit FSS. Es zeigt, wie im Standard-MiningDer Prozess der Transaktionsbestellung ist beim Miner zentralisiert und unterliegt daher Manipulation, wie z. B. die Neuordnung eines Transaktionspaars hinsichtlich ihres Eintreffens Zeiten. Im Gegensatz dazu ist der Prozess in FSS dezentral auf DON-Knoten verteilt. Vorausgesetzt FSS ist ein Quorum ehrlicher Knoten und hilft bei der Durchsetzung von Richtlinien wie der zeitlichen Reihenfolge von Transaktionen, wodurch die Manipulationsmöglichkeiten durch Bergleute und andere Unternehmen verringert werden. Da die Benutzer außerdem nicht um bevorzugte Bestellungen auf der Grundlage des Gaspreises konkurrieren müssen, Sie können relativ niedrige Gaspreise zahlen (während Transaktionen aus dem DON gebündelt werden können). für Gaseinsparungen). Vertrauensminimierung: Unser allgemeines Ziel bei der Gestaltung von DONs ist es, eine hohe Qualität zu ermöglichen vertrauenswürdige Unterstützungsebene für smart contracts und andere oracle-abhängige Systeme durch Dezentralisierung, kryptografische Tools und kryptoökonomische Garantien. Ein DON selbst ist dezentral und Benutzer können aus jedem verfügbaren DON wählen unterstützt die Hauptkette, auf der sie operieren oder zusätzliche DONs erzeugen möchten mit Komitees von Knotenpunkten, denen sie vertrauen. Bei einigen Anwendungen, insbesondere smart contracts, Chainlink-Benutzern, kann dies jedoch der Fall sein Bevorzugen Sie ein Vertrauensmodell, das die von einem DON unterstützte Hauptkette als vertrauenswürdiger behandelt als der DON selbst. Für solche Benutzer haben wir bereits die Möglichkeit, sie in das zu integrieren Architektur des Chainlink-Netzwerks eine Reihe von Mechanismen, die Verträge ermöglichen auf einer Hauptkette, um die von DONs bereitgestellten Sicherheitsgarantien zu stärken, während an der Gleichzeitig werden auch Schutzmaßnahmen gegen die Möglichkeit beschädigter Datenquellen durchgesetzt wie zum Beispiel die Webserver, von denen der DON Daten bezieht. Wir beschreiben diese Mechanismen in Abschnitt 7. Sie fallen unter fünf Hauptüberschriften: • Datenquellenauthentifizierung: Tools, die es Datenanbietern ermöglichen, digital zu signieren ihre Daten und stärken dadurch die Überwachungskette zwischen dem Ursprung und Vertrauensvertrag. • DON-Minderheitsberichte: Flags, die von einer Minderheitsteilmenge von DON-Knoten ausgegeben werden beobachtet mehrheitliches Fehlverhalten im DON. • Leitplanken: Logik in einer Hauptkette, die anomale Bedingungen erkennt und pausiert oder die Vertragsausführung stoppt (oder andere Abhilfemaßnahmen einleitet). • Vertrauensminimierte Governance: Verwendung von Aktualisierungen mit schrittweiser Veröffentlichung, um die Inspektion durch die Gemeinschaft zu erleichtern, sowie dezentrale Notfalleingriffe für schnelle Reaktion auf Systemausfälle. • Dezentrale Entitätsauthentifizierung: Verwendung einer Public-Key-Infrastruktur (PKI) zur Identifizieren Sie Entitäten im Netzwerk Chainlink. Abb. 7 zeigt ein konzeptionelles Schema unserer Ziele zur Vertrauensminimierung. Anreizbasierte (kryptoökonomische) Sicherheit: Die Dezentralisierung der Berichtserstellung über oracle-Knoten hinweg trägt zur Gewährleistung der Sicherheit bei, selbst wenn einige Knoten beschädigt sind.

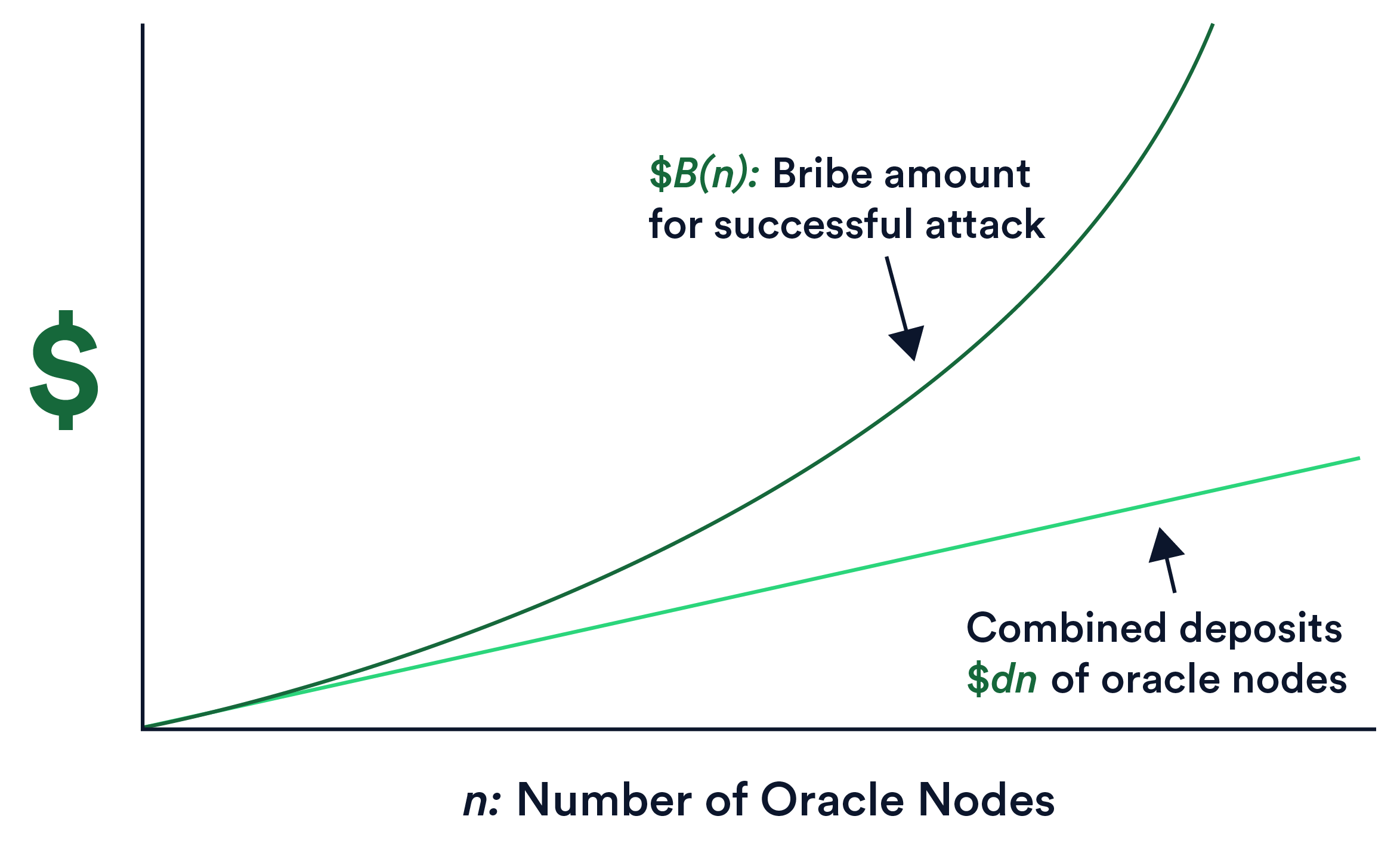

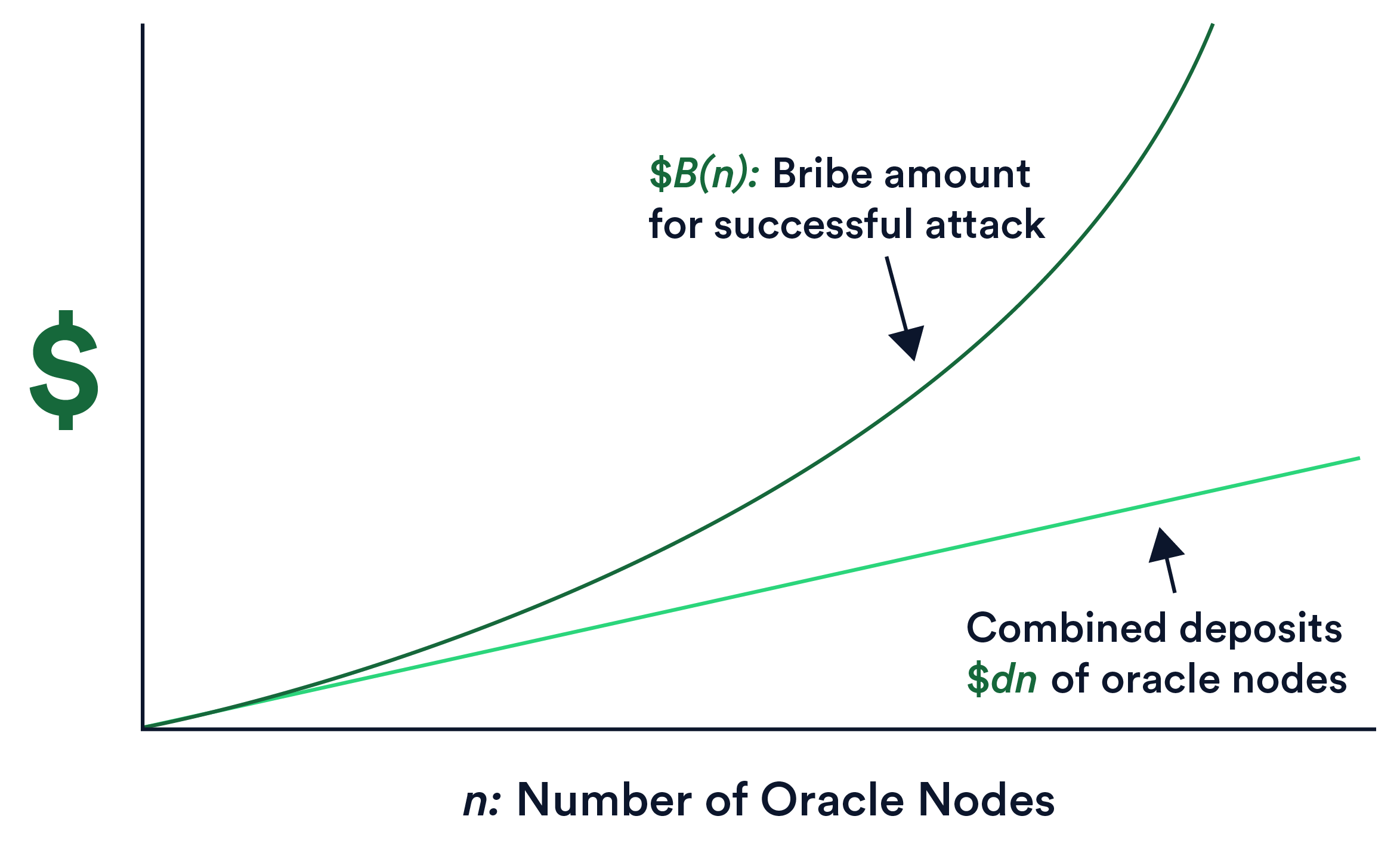

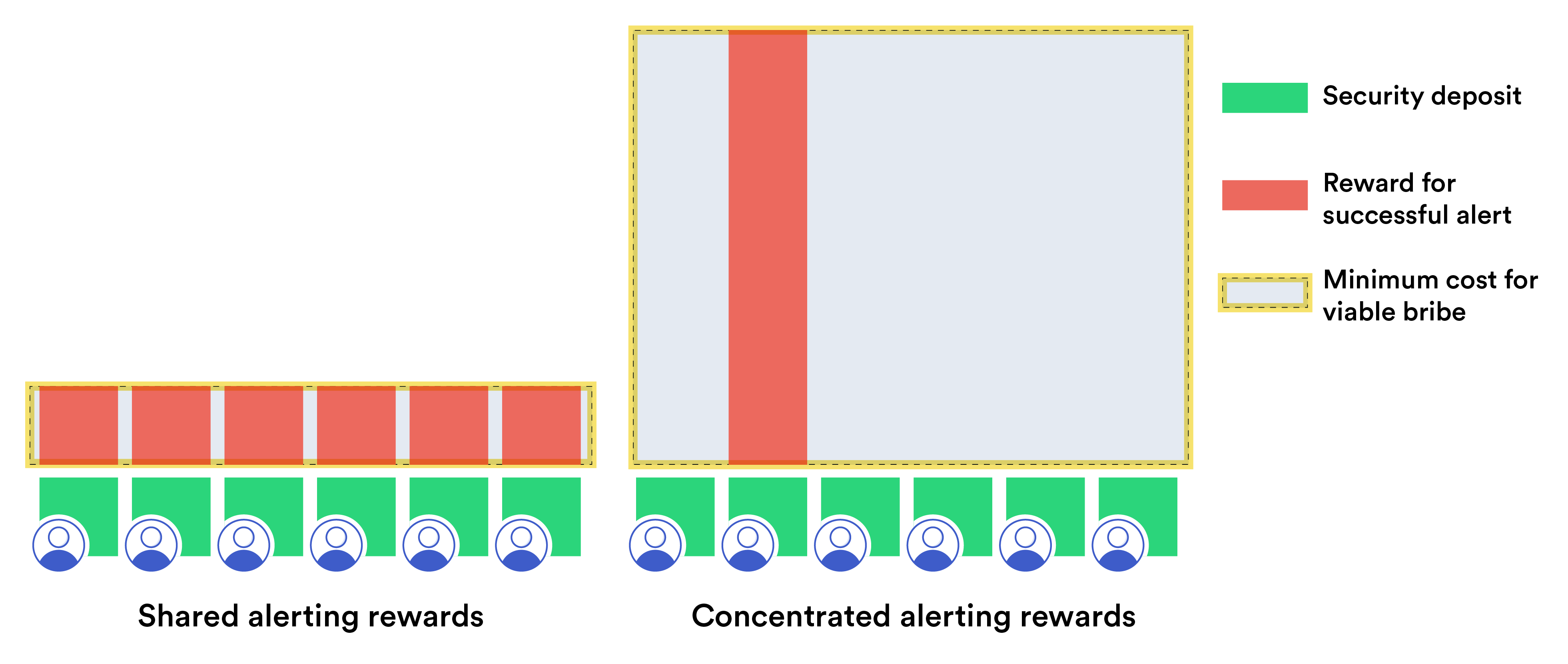

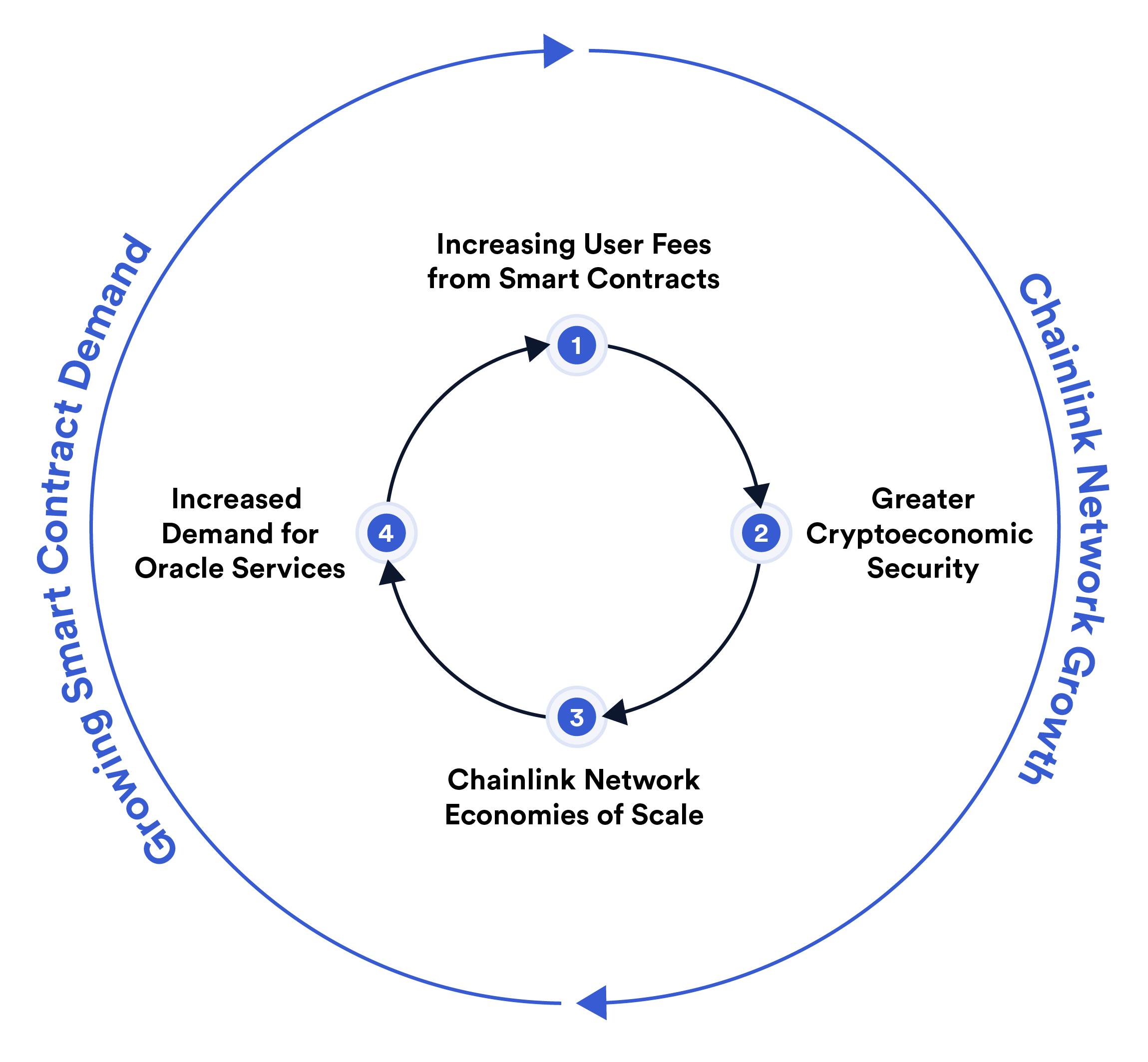

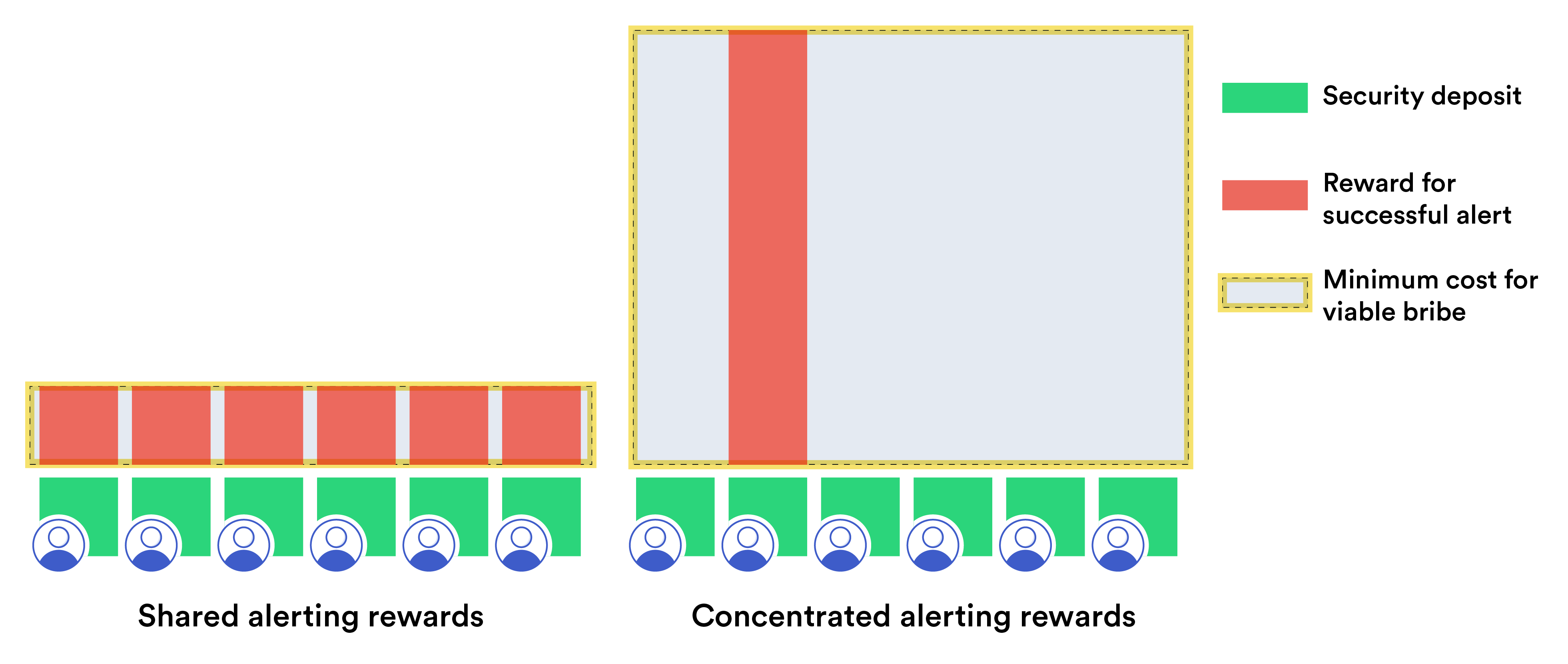

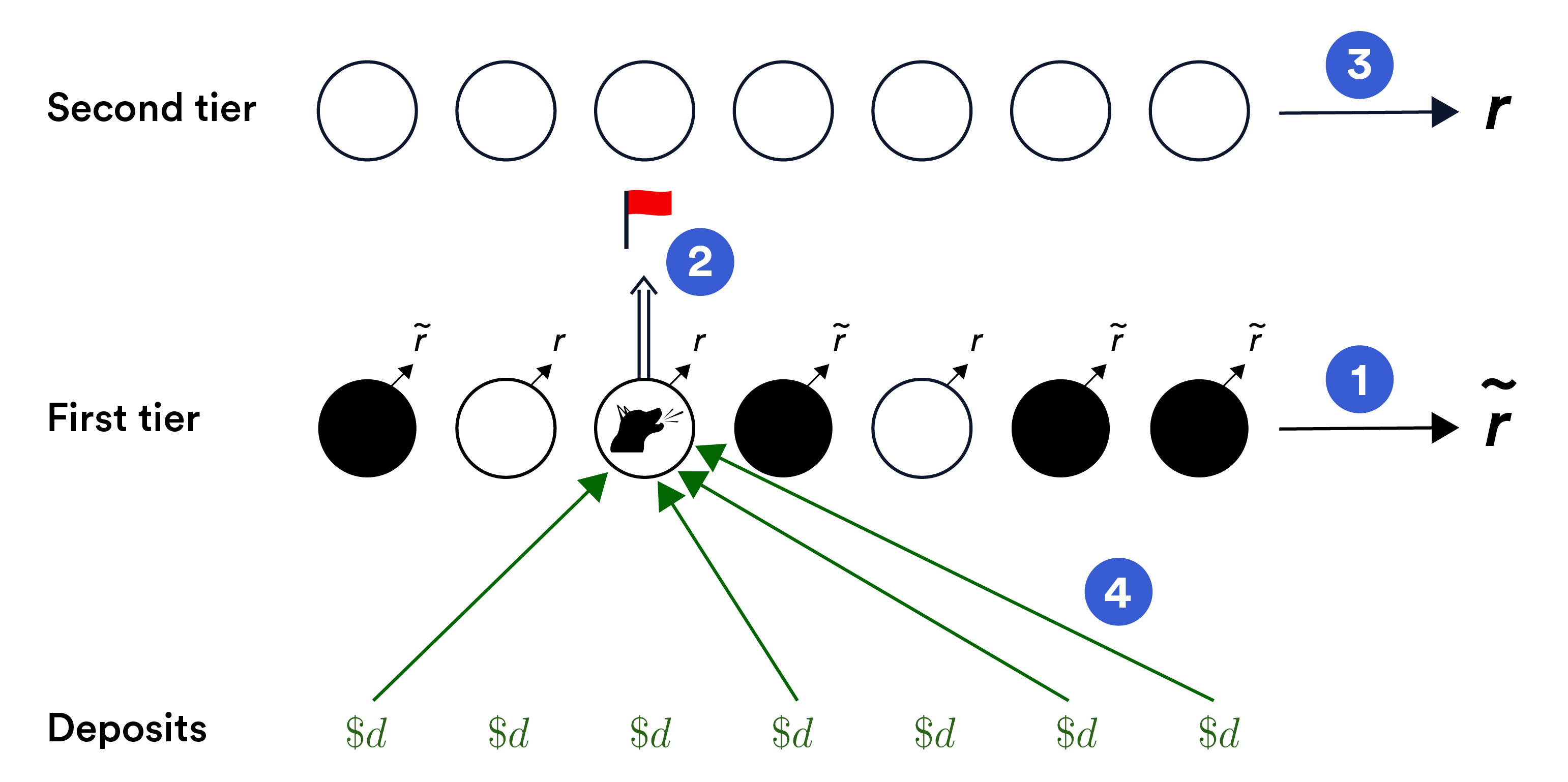

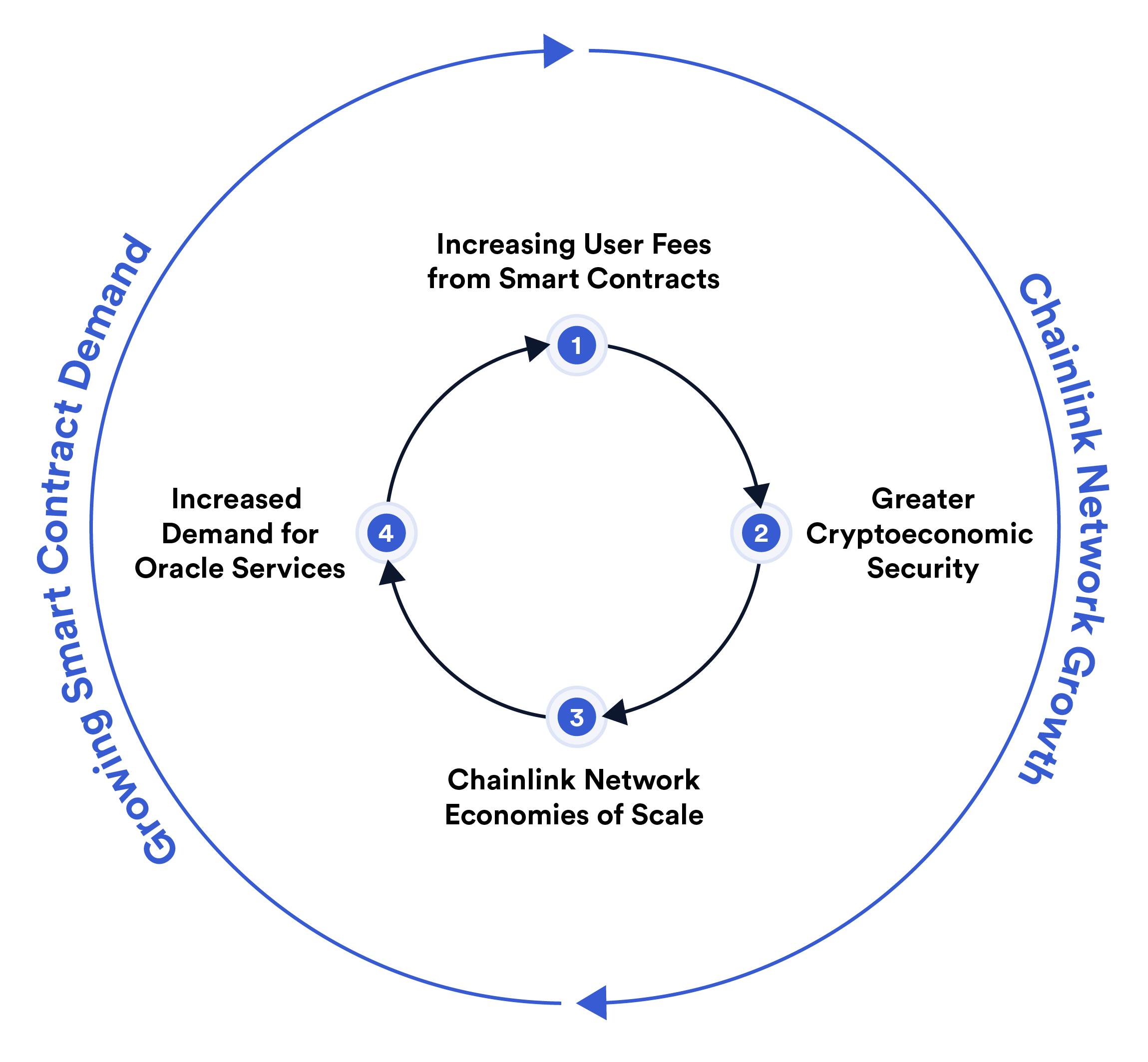

Abbildung 7: Konzeptionelle Darstellung des Vertrauensminimierungsziels von Chainlink, das darin besteht Minimieren Sie den Bedarf der Benutzer an einem korrekten Verhalten des DON und von Datenquellen wie dem Web Server. Gelbe Markierungen in der Abbildung weisen auf Vertrauensminimierungsorte hin: die DON und einzelne oder Minderheitsgruppen von Webservern. Rosa Markierungen kennzeichnen Systemkomponenten die von der Annahme her sehr vertrauenswürdig sind: Verträge auf der blockchain und eine Mehrheit von Webservern, also Webservern in ihrer Gesamtheit. Ebenso wichtig ist es jedoch sicherzustellen, dass Knoten einen finanziellen Anreiz haben, sich korrekt zu verhalten. Abstecken, d. h. die Verpflichtung der Knoten zur Bereitstellung von LINK-Einzahlungen und Slashing Die (Konfiszierung) dieser Einlagen im Falle eines Fehlverhaltens wird in Chainlink eine Schlüsselrolle spielen. Es handelt sich um ein wichtiges Anreizdesign, das bereits in einer Reihe von blockchains verwendet wird. z. B. [81, 103, 120, 204]. Das Abstecken in Chainlink sieht jedoch ganz anders aus als in staking im Standalone-Modus blockchains. Das Abstecken von blockchains zielt darauf ab, Angriffe auf den Konsens zu verhindern. Es hat eine anderes Ziel in Chainlink: Sicherstellung der rechtzeitigen Lieferung korrekter oracle-Berichte. Ein gut konzipiertes staking-System für ein oracle-Netzwerk sollte Angriffe wie Bestechung abwehren für einen Gegner unrentabel, selbst wenn das Ziel ein smart contract mit hohem Wert ist Geldwert. In diesem Artikel stellen wir einen allgemeinen Ansatz für staking in Chainlink mit drei Schlüsseln vor Innovationen:1. Ein leistungsstarkes Gegnermodell, das Angriffe umfasst, die bisher übersehen wurden Ansätze. Ein Beispiel ist das, was wir potenzielle Bestechung nennen. Dies ist eine Form von Bestechung, die bestimmt, welche Knoten unter bestimmten Bedingungen Bestechungsgelder erhalten, z. B. bietet im Voraus garantierte Bestechungsgelder für Knoten an, die ein staking-Mechanismus auswählt zufällig für bestimmte Rollen (z. B. Auslösen einer Berichtsentscheidung). 2. Superlineare staking-Auswirkung, was informell bedeutet, dass ein Gegner, um erfolgreich zu sein, über ein Budget $B verfügen muss, das größer ist als die kombinierten Einzahlungen aller oracle Knoten. Genauer gesagt meinen wir, dass als Funktion von n \(B(n) ≫\)dn in a Netzwerk aus n oracle-Knoten mit jeweils einem festen Einzahlungsbetrag $d (formeller: \(B(n) is asymptotically larger in n than \)dn). Abb. 8 gibt einen konzeptionellen Überblick über diese Eigenschaft. 3. Das Implicit-Incentive Framework (IIF), ein Anreizmodell, das wir entwickelt haben umfassen empirisch messbare Anreize, die über die explizit hinterlegten staking hinausgehen. Mittel, einschließlich der zukünftigen Gebührenmöglichkeiten der Knoten. Das IIF erweitert den Begriff von Einsatz über explizite Node-Einlagen hinaus. Abbildung 8: Konzeptdiagramm, das die superlineare Skalierung in Chainlink staking darstellt. Die Das von einem Gegner geforderte Bestechungsgeld $B(n) wächst in n schneller als die gesamten Einlagen $dn aller oracle Knoten. Wir zeigen, wie der IIF- und der superlineare staking-Einfluss zusammen das bewirken, was wir tun Rufen Sie einen positiven Kreislauf der wirtschaftlichen Sicherheit für oracle-Netzwerke an. Wenn neue Benutzer eintreten

Das System erhöht die potenziellen zukünftigen Einnahmen aus dem Betrieb von Chainlink-Knoten Die Grenzkosten der wirtschaftlichen Sicherheit sinken für aktuelle und zukünftige Nutzer. In einem Regime von Aufgrund der elastischen Nachfrage schaffen diese geringeren Kosten einen Anreiz für zusätzliche Benutzer, die zu nutzen Netzwerk, das die Akzeptanz in einem fortlaufenden positiven Kreislauf kontinuierlich fortsetzt. Hinweis: Dieses Whitepaper beschreibt zwar wichtige Elemente unserer Vision für die Entwicklung von Chainlink, ist jedoch informell und enthält nur wenige detaillierte technische Einzelheiten. Das haben wir vor Veröffentlichung fokussierter technischer Dokumente zu zusätzlichen Funktionen und Ansätzen, während diese sich weiterentwickeln. Darüber hinaus ist es wichtig zu betonen, dass viele Elemente der Vision vorgestellt werden Hier (Skalierungsverbesserungen, Vertraulichkeitstechnologien, FSS usw.) kann und wird es sein in vorläufiger Form bereitgestellt, noch bevor fortgeschrittene DONs zu einer Grundfunktion von werden Chainlink. 1.3 Organisation dieses Papiers Wir stellen unser Sicherheitsmodell und unsere Notation in Abschnitt 2 vor und skizzieren die Dezentralisierung Oracle Network API in Abschnitt 3. In Abschnitt 4 stellen wir eine Reihe von Beispielen vor Anwendungen, für die DONs eine attraktive Bereitstellungsplattform bieten. Leser können Lernen Sie die meisten Schlüsselkonzepte des Artikels kennen, indem Sie bis zu diesem Punkt lesen. Der Rest des Papiers enthält weitere Details. Wir beschreiben Fair Sequencing Services (FSS) in Abschnitt 5 und das Transaction-Execution Framework (TEF) in Abschnitt 6. Wir beschreiben unseren Ansatz zur Vertrauensminimierung in Abschnitt 7. Wir betrachten einige Wichtige DON Bereitstellungsanforderungen, nämlich inkrementelle Einführung von Funktionen, dynamische Ledger-Mitgliedschaft und Verantwortlichkeit in Abschnitt 8. Schließlich geben wir in Abschnitt 9 an Ein Überblick über unseren Entwicklungsansatz für die Gestaltung von Anreizen. Wir schließen mit Abschnitt 10. Um Lesern zu helfen, die mit den Konzepten in diesem Dokument nur begrenzt vertraut sind, haben wir In Anhang A finden Sie ein Glossar. Wir stellen weitere Details zur Schnittstelle DON vor und Funktionalität in Anhang B und stellen Sie einige Beispieladapter in Anhang C vor. In Anhang D beschreiben wir ein kryptografisches Grundelement für eine vertrauensminimierte Datenquelle Authentifizierung namens funktionale Signaturen und führen eine neue Variante namens diskretisierte funktionale Signaturen ein. Wir besprechen einige Überlegungen, die den Ausschuss betreffen Auswahl für DONs in Anhang F.

Introdução

Blockchain oracles são frequentemente vistos hoje como serviços descentralizados com um objetivo: para encaminhar dados de recursos fora da cadeia para blockchains. É um passo curto, porém, desde o encaminhamento de dados até a computação neles, armazenamento ou transmissão bidirecional. Esta observação justifica uma noção muito mais ampla da funcionalidade de oracles. Então também atendem aos crescentes requisitos de serviço de smart contracts e cada vez mais multifacetados tecnologias que dependem de redes oracle. Resumindo, um oracle pode e precisará ser uma interface de uso geral, bidirecional e habilitada para computação entre sistemas onchain e off-chain. O papel dos oráculos no ecossistema blockchain é melhorar o desempenho, funcionalidade e interoperabilidade de smart contracts para que eles possam trazer novos modelos de confiança e transparência para uma multiplicidade de indústrias. Esta transformação ocorrerá através da ampliação do uso de smart contracts híbridos, que fundem Propriedades especiais de blockchains com os recursos exclusivos de sistemas off-chain, como oracle redes e, assim, alcançar muito maior alcance e poder do que os sistemas on-chain isoladamente. Neste whitepaper, articulamos uma visão para o que chamamos de Chainlink 2.0, uma evolução de Chainlink além de sua concepção inicial no whitepaper Chainlink original [98]. Prevemos um papel cada vez mais expansivo para as redes oracle, em que eles complementam e aprimoram blockchains existentes e novos, fornecendo conectividade e computação universais rápidas, confiáveis e que preservam a confidencialidade para sistemas híbridos. smart contracts. Acreditamos que as redes oracle evoluirão até se tornarem serviços públicos para exportar dados de grau blockchain de alta integridade para sistemas além do blockchain ecossistema. Hoje, os nós Chainlink executados por um conjunto diversificado de entidades se reúnem em redes oracle para retransmitir dados para smart contracts no que é conhecido como relatórios. Podemos ver tal oracle nós como um comitê semelhante ao de um consenso clássico blockchain [72], mas com o objetivo de oferecer suporte a blockchains existentes, em vez de fornecer funcionalidade independente. Com funções aleatórias verificáveis (VRF) e relatórios fora da cadeia (OCR), Chainlink já está evoluindo em direção a uma estrutura e infraestrutura de uso geral para fornecer os recursos computacionais que smart contracts exigem para funcionalidade avançada. A base do nosso plano para Chainlink 2.0 é o que chamamos de Oracle Descentralizado Redes, ou DONs, para abreviar. Desde que introduzimos o termo “rede oracle” no white paper original Chainlink [98], oracles desenvolveram funcionalidades cada vez mais ricas e amplitude de aplicação. Neste artigo, oferecemos uma nova definição do termo de acordo com para a nossa visão futura para o ecossistema Chainlink. Nesta visão, um DON é uma rede mantido por um comitê de nós Chainlink. Enraizado num protocolo de consenso, suporta qualquer uma de uma gama ilimitada de funções oracle escolhidas para implantação pelo comitê. Um DON atua, portanto, como uma camada de abstração blockchain, fornecendo interfaces para recursos fora da cadeia para smart contracts e outros sistemas. Também fornece acesso a recursos de computação off-chain altamente eficientes, porém descentralizados. Em geral, a DON suporta operações em uma cadeia principal. Seu objetivo é permitir um acesso seguro e flexi-híbridos smart contracts, que combinam computação on-chain e off-chain com conexão com recursos externos. Ressaltamos que mesmo com a utilização de comitês em DONs, o próprio Chainlink permanece inerentemente sem permissão. DONs atuam como a base de um sistema sem permissão estrutura na qual os nós podem se unir para implementar redes oracle personalizadas com seus próprios regimes para inclusão de nós, que podem ser com ou sem permissão. Com DONs como base, planejamos focar em Chainlink 2.0 em avanços em sete áreas principais: smart contracts híbridos, abstração de complexidade, escalabilidade, confidencialidade, justiça de ordem para transações, minimização de confiança e segurança baseada em incentivos (criptoeconômica). Na introdução deste artigo, apresentamos uma visão geral da Descentralização Oracle Networks na Seção 1.1 e, em seguida, nossas sete principais áreas de inovação na Seção 1.2. Descrevemos a organização do restante deste artigo na Seção 1.3. 1.1 Redes Oracle Descentralizadas As Oracle Networks descentralizadas são projetadas para aprimorar e ampliar os recursos de smart contracts em um alvo blockchain ou cadeia principal por meio de funções que são não está disponível nativamente. Eles fazem isso fornecendo os três recursos básicos encontrados em sistemas de computação: rede, armazenamento e computação. Um DON visa oferecer esses recursos com fortes propriedades de confidencialidade, integridade e disponibilidade,1 como bem como a responsabilização. DONs são formados por comitês de nós oracle que cooperam para cumprir um determinado emprego ou optar por estabelecer um relacionamento duradouro para fornecer serviços persistentes aos clientes. DONs são projetados de maneira agnóstica blockchain. Eles prometem servir como uma ferramenta poderosa e flexível para desenvolvedores de aplicativos criarem suporte fora da cadeia para seus smart contracts em qualquer cadeia principal suportada. Dois tipos de funcionalidades realizam os recursos de um DON: executáveis e adaptadores. Executáveis são programas executados continuamente e de forma descentralizada no DON. Embora não armazenem diretamente ativos da cadeia principal, eles apresentam benefícios importantes, incluindo alto desempenho e a capacidade de realizar operações confidenciais. computação. Os executáveis são executados de forma autônoma em um DON e executam tarefas determinísticas operações. Eles trabalham em conjunto com adaptadores que vinculam o DON a recursos externos e pode ser chamado por executáveis. Adaptadores, como os imaginamos para DONs, são um generalização dos adaptadores externos em Chainlink hoje. Embora os adaptadores existentes normalmente buscam dados apenas de fontes de dados, os adaptadores podem operar bidirecionalmente; em DONs, eles também podem aproveitar a computação conjunta por nós DON para alcançar recursos adicionais, como criptografia de relatórios para consumo com preservação de privacidade por um executável. Para fornecer uma ideia da operação básica de um DON, a Fig. 1 mostra conceitualmente como um DON pode ser usado para enviar relatórios para um blockchain e, assim, obter a funcionalidade oracle tradicional e existente. DONs podem fornecer muitos recursos adicionais, porém, além 1A “tríade da CIA” de segurança da informação [123, p. 26, §2.3.5].Redes existentes de Chainlink. Por exemplo, dentro da estrutura geral da Fig. 1, o executável poderia registrar dados de preços de ativos buscados no DON, usando esses dados para calcular, por exemplo, uma média final para seus relatórios. Figura 1: Figura conceitual mostrando como exemplo como uma Rede Oracle Descentralizada pode realizar a funcionalidade básica oracle, ou seja, retransmitir dados fora da cadeia para um contrato. Um executável usa adaptadores para buscar dados fora da cadeia, nos quais ele computa, enviando saída sobre outro adaptador para um destino blockchain. (Os adaptadores são iniciados pelo código no DON, representado por pequenas caixas azuis; setas mostram a direção do fluxo de dados para este exemplo específico.) O executável também pode ler e gravar em DON local armazenamento para manter o estado e/ou se comunicar com outros executáveis. Rede flexível, computação e armazenamento em DONs, todos representados aqui, permitem uma série de novidades aplicações. Um grande benefício dos DONs é sua capacidade de inicializar novos serviços blockchain. DONs são um veículo pelo qual as redes oracle existentes podem rapidamente suportar aplicações de serviço isso exigiria hoje a criação de redes construídas especificamente. Damos uma série de exemplos de tais aplicações na Seção 4. Na Seção 3, fornecemos mais detalhes sobre DONs, descrevendo suas capacidades em termos da interface que apresentam aos desenvolvedores e usuários. 1.2 Sete objetivos principais de design Aqui revisamos brevemente os sete focos principais enumerados acima para a evolução da Chainlink, a saber:smart contracts híbridos: Central para nossa visão para Chainlink é a ideia de segurança combinando componentes on-chain e off-chain em smart contracts. Referimo-nos a contratos concretizando essa ideia como smart contracts híbridos ou contratos híbridos.2 Blockchains são e continuarão a desempenhar dois papéis críticos no serviço descentralizado ecossistemas: ambos são os locais onde a propriedade de criptomoedas é representada e âncoras robustas para serviços descentralizados. Os contratos inteligentes devem, portanto, ser representados ou executados em cadeia, mas as suas capacidades em cadeia são severamente limitadas. Puramente o código de contrato na cadeia é lento, caro e insular, incapaz de se beneficiar do mundo real dados e uma variedade de funcionalidades que são inerentemente inatingíveis em cadeia, incluindo várias formas de computação confidencial, geração de (pseudo) aleatoriedade segura contra manipulação de mineradores/validator, etc. Para que smart contracts realizem todo o seu potencial, portanto, são necessários smart contracts a ser arquitetado com duas partes: uma parte na cadeia (que normalmente denotamos por SC) e uma parte off-chain, um executável rodando em um DON (que normalmente denotamos por executivo). O objetivo é alcançar uma composição segura de funcionalidade on-chain com o multiplicidade de serviços fora da cadeia que DONs pretendem fornecer. Juntas, as duas partes elaborar um contrato híbrido. Apresentamos a ideia conceitualmente na Fig. 2. Já hoje, Chainlink serviços3 como feeds de dados e VRFs estão possibilitando smart contract aplicações, variando de DeFi a NFTs gerados de forma justa e seguros descentralizados, como primeiros passos em direção a uma estrutura mais geral. Como serviços Chainlink expandir e ter mais desempenho de acordo com nossa visão neste whitepaper, assim como será o poder dos sistemas smart contract em todos os blockchains. Nossos outros seis focos principais neste whitepaper podem ser vistos como atuação no serviço do primeiro, abrangendo um dos contratos híbridos. Esses focos envolvem a remoção de visíveis complexidade de contratos híbridos, criando serviços adicionais fora da cadeia que permitem o construção de contratos híbridos cada vez mais capazes e, no caso da minimização da confiança, reforçando as propriedades de segurança alcançadas pelos contratos híbridos. Deixamos a ideia de contratos híbridos implícitos em grande parte do artigo, mas qualquer combinação de A lógica MAINCHAIN com DON pode ser vista como um contrato híbrido. Abstraindo a complexidade: DONs são projetados para fazer uso de recursos descentralizados sistemas fáceis para desenvolvedores e usuários, abstraindo o maquinário muitas vezes complexo por trás da poderosa e flexível gama de serviços de DONs. Serviços Chainlink existentes já possui esse recurso. Por exemplo, os feeds de dados em Chainlink hoje apresentam interfaces onchain que não exigem que os desenvolvedores se preocupem com detalhes de nível de protocolo, como os meios pelos quais o OCR impõe relatórios de consenso entre um 2A ideia de composição de contrato on-chain/off-chain surgiu anteriormente em vários países restritos. formulários, por exemplo, sistemas de camada 2, blockchains [80] baseados em TEE, etc. Nosso objetivo é apoiar e generalizar essas abordagens e garantir que elas possam abranger o acesso a dados fora da cadeia e outras oracle chaves serviços. 3Chainlink serviços compreendem uma variedade de serviços e funcionalidades descentralizados disponíveis através a rede. Eles são oferecidos por numerosos operadores de nós compostos em várias redes oracle em todo o ecossistema.Figura 2: Figura conceitual que descreve a composição do contrato on-chain/off-chain. Um híbrido smart contract 3⃝consiste em dois componentes complementares: um on-chain componente SC 1⃝, residente em um blockchain, e um componente off-chain exec 2⃝que é executado em um DON. O DON também serve como uma ponte entre os dois componentes como conectar o contrato híbrido com recursos fora da cadeia, como serviços da web, outros blockchains, armazenamento descentralizado, etc. conjunto descentralizado de nós. DONs vão um passo além no sentido de que expandem o gama de serviços para os quais Chainlink pode oferecer aos desenvolvedores uma camada de abstração com acompanhando interfaces simplificadas para serviços de alto nível. Apresentamos vários exemplos de aplicação na Seção 4 que destacam essa abordagem. Imaginamos empresas, por exemplo, usando DONs como uma forma de middleware seguro para conectar seus sistemas legados a blockchains. (Veja a Seção 4.2.) Este uso de DONs abstrai a complexidade da dinâmica geral de blockchain (taxas, reorganizações, etc.). Também abstrai os recursos de blockchains específicos, permitindo assim que as empresas conectem seus sistemas existentes a uma gama cada vez maior de sistemas blockchain sem necessidade de conhecimentos especializados nestes sistemas ou, mais genericamente, no desenvolvimento de sistemas descentralizados. Em última análise, a nossa ambição é aumentar o grau de abstração alcançado por Chainlink a ponto de implementar o que chamamos de metacamada descentralizada. Essa camada abstrairia a distinção on-chain/off-chain para todas as classes de desenvolvedores e usuários de DApps, permitindo a criação e uso contínuo de serviços descentralizados.Para simplificar o processo de desenvolvimento, os desenvolvedores poderiam especificar a funcionalidade DApp na metacamada como uma aplicação virtual em um modelo de máquina unificado. Eles poderiam em seguida, use um compilador de metacamada descentralizado para instanciar o DApp automaticamente como um conjunto de funcionalidades descentralizadas interoperacionais abrangendo blockchains, DONs e serviços externos. (Um desses serviços externos poderia ser um sistema empresarial, tornando a metacamada útil para aplicações que envolvem sistemas empresariais legados.) Tal a compilação é semelhante à forma como os compiladores modernos e os kits de desenvolvimento de software (SDKs) apoiar programadores generalistas no uso de todo o potencial de hardware heterogêneo arquiteturas que consistem em uma CPU de uso geral e hardware especializado como GPUs, aceleradores de aprendizado de máquina ou enclaves confiáveis. A Fig. 3 apresenta esta ideia a nível conceptual. Os smart contracts híbridos são um primeiro passo no caminho para esta visão e para um conceito que chamamos de metacontratos. Metacontratos são aplicações codificadas de forma descentralizada metalayer e abrange implicitamente a lógica on-chain (smart contracts), bem como a computação off-chain e a conectividade entre vários blockchains e off-chain existentes serviços. Dada a necessidade de suporte a linguagens e compiladores, novos modelos de segurança e harmonização conceitual e técnica de tecnologias díspares, no entanto, a realização de uma verdadeira metacamada descentralizada é uma meta ambiciosa à qual aspiramos há muito tempo. horizonte de tempo. No entanto, é um modelo ideal útil para se ter em mente durante a leitura este artigo, não detalhado aqui, mas algo em que planejamos focar em nosso trabalho futuro sobre Chainlink. Dimensionamento: Um objetivo de importância preeminente em nossos projetos em evolução é permitir que o Rede Chainlink para atender às crescentes necessidades de expansão do ecossistema blockchain. Com o congestionamento da rede se tornando um problema recorrente em redes sem permissão existentes blockchains [86], designs blockchain novos e com melhor desempenho estão entrando em uso, por exemplo, [103, 120, 203], bem como tecnologias complementares de escalonamento de camada 2, por exemplo, [5, 12, 121, 141, 169, 186, 187]. Os serviços Oracle devem atingir latências e taxas de transferência que atendem às demandas de desempenho desses sistemas, ao mesmo tempo que minimizam as taxas na rede (por exemplo, custos do gás) tanto para os operadores contratuais como para os utilizadores comuns. Com DONs, Chainlink a funcionalidade visa ir além e oferecer desempenho alto o suficiente para sistemas puramente baseados na web. DONs derivam grande parte de seu ganho de desempenho do uso de protocolos de consenso rápidos, baseados em comitês ou sem permissão, que eles combinam com os blockchains eles apoiam. Esperamos que muitos DONs com configurações diferentes sejam executados em paralelo; diferentes DApps e usuários podem navegar pelas compensações nas escolhas de consenso subjacentes de acordo com seus requisitos de aplicação. DONs podem ser vistos, na verdade, como tecnologias de camada 2. Esperamos que entre outros serviços, DONs suportarão o Transaction Execution Framework (TEF), que facilita a integração eficiente de DONs e, portanto, oracles com outros de alto desempenho sistemas de camada 2 - por exemplo, rollups, sistemas que agrupam transações off-chain para alcançar melhorias de desempenho. Apresentamos o TEF na Seção 6.

Figura 3: Figura conceitual mostrando a realização ideal de uma metacamada descentralizada. Para facilidade de desenvolvimento, um desenvolvedor especifica um DApp, destacado em rosa, como um virtual aplicação em um modelo de máquina unificado. Um compilador descentralizado de metacamada gera automaticamente funcionalidades de interoperabilidade correspondentes: smart contracts (denotado por SC), lógica (denotada por exec) em DONs, adaptadores conectados a serviços externos de destino e assim por diante, conforme indicado em destaque amarelo. A Figura 4 mostra conceitualmente como DONs melhoram o dimensionamento de blockchain (smart contract) concentrando o processamento de transações e relatórios oracle fora da cadeia, em vez de em cadeia. Esta mudança no locus principal de computação reduz a latência da transação e taxas e, ao mesmo tempo, aumentar o rendimento das transações. Confidencialidade: Blockchains fornecem transparência sem precedentes para smart contracts e para as aplicações que eles realizam. Mas existe uma tensão básica entre transparência e confidencialidade. Hoje, por exemplo, as transações de câmbio descentralizadas dos usuáriosFigura 4: Figura conceitual mostrando como as Redes Oracle Descentralizadas melhoram o dimensionamento de blockchains habilitados para blockchain. Figura A ⃝mostra um oracle convencional arquitetura. As transações são enviadas diretamente para blockchain, assim como os relatórios oracle. Assim o blockchain, destacado em amarelo, é o principal locus de processamento das transações. A Figura B⃝mostra o uso de um DON para apoiar contratos no blockchain. Um DON executável processa transações junto com dados de sistemas externos e encaminha resultados - por exemplo, transações agrupadas ou alterações no estado do contrato resultantes dos efeitos das transações - para blockchain. O DON, destacado em amarelo, é assim o principal locus para processamento de transações. as ações são registradas em cadeia, facilitando o monitoramento do comportamento da bolsa, mas também tornar as transações financeiras dos usuários publicamente visíveis. Da mesma forma, os dados transmitidos para sistemas inteligentes os contratos permanecem em cadeia. Isto torna esses dados convenientemente auditáveis, mas funciona como um desincentivo para provedores de dados que desejam fornecer smart contracts informações confidenciais ou dados proprietários. Acreditamos que as redes oracle desempenharão um papel fundamental na catalisação da próxima geração sistemas que combinam a transparência inata de blockchains com novas proteções de confidencialidade. Neste artigo, mostramos como eles farão isso usando três abordagens principais: • Adaptadores que preservam a confidencialidade: duas tecnologias com implantação planejada nas redes de Chainlink, DECO [234] e Town Crier [233], habilite os nós oracle para recuperar dados de sistemas fora da cadeia de forma a proteger a privacidade e os dados do usuário confidencialidade. Eles desempenharão um papel fundamental no projeto de adaptadores para DONs. (Consulte a Seção 3.6.2 para obter detalhes sobre essas duas tecnologias.) • Computação confidencial: DONs podem simplesmente ocultar sua computação de blockchains confiáveis. Usando computação multipartidária segura e/ou ambientes de execução confiáveis, uma confidencialidade mais forte também é possível em que nós DON computar dados sobre os quais eles próprios não têm visibilidade.

• Suporte para sistemas confidenciais de camada 2: O TEF foi projetado para suportar uma variedade de sistemas de camada 2, muitos dos quais usam provas de conhecimento zero para fornecer diversas formas de confidencialidade da transação. Discutimos essas abordagens na Seção 3 (com detalhes adicionais na Seção 6, Apêndice B.1 e Apêndice B.2). A Figura 5 apresenta uma visão conceitual de como os dados confidenciais podem fluir de fontes externas para um smart contract por meio de adaptadores que preservam a confidencialidade e cálculo confidencial em um DON. Figura 5: Diagrama conceitual de operações de preservação de confidencialidade em um DON em dados sensíveis (destacados em amarelo). Dados de origem confidenciais (círculos pretos) na web servidores é extraído para DON usando adaptadores de preservação de confidencialidade (linhas azuis com setas duplas). O DON recebe dados derivados (círculos vazios) desses adaptadores— o resultado da aplicação de uma função ou, por exemplo, do compartilhamento de segredo, à fonte confidencial dados. Um executável em DON pode aplicar computação confidencial a dados derivados para construir um relatório (círculo duplo), que envia por meio de um adaptador para o blockchain. Acreditamos que ferramentas poderosas para lidar com dados confidenciais abrirão todo um gama de aplicações. Entre eles estão o financiamento privado descentralizado (e centralizado), a identidade descentralizada, os empréstimos em cadeia baseados em crédito e empréstimos mais eficientes e protocolos fáceis de conhecer seu cliente e de credenciamento, conforme discutimos na Seção 4. Justiça de ordem para transações: Os designs blockchain de hoje têm um pouco de sujeira segredo aberto: Eles são efêmeros centralizados. Mineiros e validators podem solicitar trans-ações como quiserem. A ordem de transação também pode ser manipulada pelos usuários como em função das taxas de rede que pagam (por exemplo, preços do gás em Ethereum) e para alguns extensão, aproveitando conexões de rede rápidas. Tal manipulação pode, por exemplo, assumir a forma de front-running, em que um ator estratégico como uma mineradora observa a transação de um usuário e insere sua própria transação exploratória em uma transação anterior posição no mesmo bloco - roubando efetivamente dinheiro do usuário, aproveitando o conhecimento prévio da transação do usuário. Por exemplo, um bot pode fazer um pedido de compra antes de um usuário. Poderá então tirar partido do aumento dos preços dos activos induzido pela comércio do usuário. Front-running por alguns bots que prejudica usuários comuns – análogo ao de alta frequência negociação em Wall Street - já é predominante e bem documentado [90], assim como estão relacionados ataques como back-running [159] e simulação de transação automatizada [195]. Propostas para sistematizar a exploração de pedidos por mineradores surgiram recentemente [110]. Tecnologias de camada 2, como rollups, não resolvem o problema, apenas recentralizam encomenda, colocando-o nas mãos da entidade que cria um rollup. Um dos nossos objetivos é introduzir em Chainlink um serviço chamado Fair Sequencing Serviços (FSS) [137]. O FSS ajuda os designers de smart contract a garantir pedidos justos para seus transações e evitar ataques front-running, back-running e ataques relacionados às transações do usuário, bem como outros tipos de transações, como transmissão de relatórios oracle. FSS permite que um DON implemente ideias como a noção rigorosa e temporal de ordem e justiça introduzida em [144]. Como benefício incidental, o FSS também pode reduzir a rede dos usuários. taxas (por exemplo, custos de gás). Resumidamente, no FSS, as transações passam pelo DON, em vez de serem propagadas diretamente para um destino smart contract. O DON ordena as transações e depois encaminha -los ao contrato. Figura 6: Exemplo de como o FSS é benéfico. Figura A ⃝mostra como um mineiro, explorando seu poder centralizado para ordenar transações, pode trocar um par de transações: transação 1⃝ chega antes de 2⃝, mas o mineiro o sequencia depois de 2⃝. Em contraste, a Fig. B⃝mostra como um DON descentraliza o processo de pedido entre os nós DON. Se um quórum de nós honestos recebem 1⃝antes de 2⃝, o FSS faz com que 1⃝ apareça antes de 2⃝na cadeia— evitando o reordenamento dos mineradores anexando números de sequência executáveis ao contrato. A Figura 6 compara a mineração padrão com o FSS. Mostra como na mineração padrão,o processo de pedido de transação é centralizado com o minerador e, portanto, sujeito a manipulação, como reordenar um par de transações em relação à sua chegada vezes. Em contraste, no FSS, o processo é descentralizado entre os nós DON. Supondo um quórum de nós honestos, o FSS ajuda a aplicar políticas como ordenação temporal de transações, reduzindo oportunidades de manipulação por mineradores e outras entidades. Além disso, como os usuários não precisam competir por pedidos preferenciais com base no preço do gás, eles podem pagar preços de gás relativamente baixos (enquanto as transações do DON podem ser agrupadas para economia de gás). Minimização da confiança: Nosso objetivo geral no projeto de DONs é facilitar um altamente camada confiável de suporte para smart contracts e outros sistemas dependentes de oracle por meio de descentralização, ferramentas criptográficas e garantias criptoeconômicas. O próprio DON é descentralizado e os usuários podem escolher entre qualquer DON disponível que suporta a cadeia principal na qual desejam operar ou gerar DONs adicionais com comitês de nós em que confiam. Para alguns aplicativos, no entanto, especialmente smart contracts, os usuários de Chainlink podem favorecer um modelo de confiança que trate a cadeia principal apoiada por um DON como mais confiável do que o próprio DON. Para esses usuários, já temos ou planejamos incorporar ao arquitetura da rede Chainlink uma série de mecanismos que permitem contratos em uma cadeia principal para fortalecer as garantias de segurança fornecidas por DONs, enquanto no ao mesmo tempo, também aplicando proteções contra a possibilidade de fontes de dados corrompidas como os servidores web dos quais DON obtém dados. Descrevemos esses mecanismos na Seção 7. Eles se enquadram em cinco títulos principais: • Autenticação de fonte de dados: ferramentas que permitem que provedores de dados assinem digitalmente seus dados e, assim, fortalecer a cadeia de custódia entre a origem e contrato confiável. • DON relatórios minoritários: sinalizadores emitidos por um subconjunto minoritário de nós DON que observa prevaricação majoritária no DON. • Guard rails: Lógica em uma cadeia principal que detecta condições anômalas e pausas ou interrompe a execução do contrato (ou invoca outras remediações). • Governança com confiança minimizada: Uso de atualizações de liberação gradual para facilitar a inspeção comunitária, bem como intervenções de emergência descentralizadas para rápida resposta a falhas do sistema. • Autenticação de entidade descentralizada: Uso de infraestrutura de chave pública (PKI) para identificar entidades na rede Chainlink. A Figura 7 apresenta um esquema conceitual de nossos objetivos de minimização de confiança. Segurança baseada em incentivos (criptoeconômica): A descentralização da geração de relatórios entre nós oracle ajuda a garantir a segurança mesmo quando alguns nós estão corrompidos.

Figura 7: Representação conceitual da meta de minimização da confiança de Chainlink, que é minimizar a necessidade dos usuários de comportamento correto de DON e fontes de dados como a web servidores. Os destaques amarelos na figura indicam loci de minimização de confiança: o DON e conjuntos individuais ou minoritários de servidores web. Destaques rosa indicam componentes do sistema que são altamente confiáveis por suposição: contratos no blockchain e uma maioria de servidores web, ou seja, servidores web no agregado. Igualmente importante, porém, é garantir que os nós tenham um incentivo financeiro para se comportarem corretamente. Staking, ou seja, exigir que os nós forneçam depósitos de LINK e slashing (confiscar) esses depósitos em caso de mau comportamento desempenhará um papel fundamental em Chainlink. É um projeto de incentivo importante já usado em vários blockchains, por exemplo, [81, 103, 120, 204]. No entanto, piquetar em Chainlink parece muito diferente de staking em modo autônomo blockchains. A aposta em blockchains visa prevenir ataques ao consenso. Tem um objetivo diferente em Chainlink: garantir a entrega oportuna de relatórios oracle corretos. Um sistema staking bem projetado para uma rede oracle deve renderizar ataques como suborno não lucrativo para um adversário, mesmo quando o alvo é um smart contract com alto valor monetário. Neste artigo, apresentamos uma abordagem geral para staking em Chainlink com três chaves inovações:1. Um modelo adversário poderoso que engloba ataques negligenciados nas abordagens. Um exemplo é o que chamamos de suborno prospectivo. Esta é uma forma de suborno que determina quais nós recebem subornos de forma condicional, por exemplo, oferece subornos garantidos antecipadamente aos nós que um mecanismo staking seleciona em aleatório para funções específicas (como acionar a adjudicação de relatórios). 2. Impacto staking superlinear, significando informalmente que, para ter sucesso, um adversário deve ter um orçamento em $B maior do que os depósitos combinados de todos os oracle nós. Mais precisamente, queremos dizer que em função de n, \(B(n) ≫\)dn em um rede de n oracle nós, cada um com um valor de depósito fixo $d (mais formalmente, \(B(n) is asymptotically larger in n than \)dn). A Fig. 8 dá uma visão conceitual de esta propriedade. 3. O Quadro de Incentivos Implícitos (IIF), um modelo de incentivo que desenvolvemos para abrangem incentivos empiricamente mensuráveis além dos depositados explícitos staking fundos, incluindo oportunidades futuras de taxas dos nós. O IIF amplia a noção de aposta além dos depósitos explícitos de nós. Figura 8: Diagrama conceitual representando escala superlinear em Chainlink staking. O o suborno $B(n) exigido por um adversário cresce mais rápido em n do que os depósitos combinados $dn de todos os nós oracle. Mostramos como o impacto IIF e super-linear staking juntos induzem o que chamamos de ciclo virtuoso de segurança econômica para redes oracle. Quando novos usuários entram

o sistema, aumentando os ganhos futuros potenciais com a execução de nós Chainlink, o o custo marginal da segurança económica cai para os utilizadores actuais e futuros. Num regime de demanda elástica, esse custo reduzido incentiva usuários adicionais a fazer uso do rede, perpetuando continuamente a adoção em um ciclo virtuoso contínuo. Observação: embora este whitepaper descreva elementos importantes de nossa visão para a evolução de Chainlink, ele é informal e inclui poucas especificações técnicas detalhadas. Nós planejamos lançar artigos técnicos focados em recursos e abordagens adicionais à medida que evoluem. Além disso, é importante ressaltar que muitos elementos da visão apresentada aqui (melhorias de escala, tecnologias de confidencialidade, FSS, etc.) podem e serão implantado de forma preliminar, mesmo antes de DONs avançados se tornarem um recurso básico de Chainlink. 1.3 Organização deste artigo Apresentamos nosso modelo de segurança e notação na Seção 2 e descrevemos o Sistema Descentralizado API Oracle Network na Seção 3. Na Seção 4, apresentamos vários exemplos de aplicativos para os quais DONs fornecem uma plataforma de implantação atraente. Os leitores podem aprenda a maioria dos conceitos-chave do artigo lendo até este ponto. O restante do artigo contém mais detalhes. Descrevemos o sequenciamento justo Services (FSS) na Seção 5 e o Transaction-Execution Framework (TEF) na Seção 6. Descrevemos nossa abordagem para minimização de confiança na Seção 7. Consideramos alguns requisitos importantes de implantação DON, ou seja, implementação incremental de recursos, associação de razão dinâmica e responsabilidade na Seção 8. Finalmente, na Seção 9, damos uma visão geral de nossa abordagem em desenvolvimento para design de incentivos. Concluímos na Seção 10. Para ajudar os leitores que têm familiaridade limitada com os conceitos deste artigo, nós fornecemos um glossário no Apêndice A. Apresentamos mais detalhes sobre a interface DON e funcionalidade no Apêndice B e apresentam alguns exemplos de adaptadores no Apêndice C. No Apêndice D, descrevemos uma primitiva criptográfica para fontes de dados com confiança minimizada. autenticação chamada assinaturas funcionais e introduzir uma nova variante chamada assinaturas funcionais discretizadas. Discutimos algumas considerações pertinentes à comissão seleção para DONs no Apêndice F.

Sicherheitsmodell und Ziele

Ein dezentrales Oracle-Netzwerk ist ein ausgeprägtes verteiltes System, von dem wir erwarten, dass es so sein wird werden zunächst in der Regel – wenn auch nicht unbedingt – durch einen Ausschuss umgesetzt Konsensprotokoll und wird von einer Reihe von oracle-Knoten ausgeführt. Ein DON ist in erster Linie entworfen um die Fähigkeiten eines smart contract in einer Hauptkette mit oracle-Berichten zu erweitern und andere Dienste, kann aber dieselben unterstützenden Dienste auch für andere Nicht-blockchain-Systeme bereitstellen und muss daher nicht mit einer bestimmten Hauptkette verknüpft sein.