Avalanche : une nouvelle famille de protocoles de consensus

सारांश

Avalanche प्लेटफार्म 2020/06/30 केविन सेक्निकी, डेनियल लाइन, स्टीफ़न बटोल्फ़, और एमिन गुन सीरर सार. यह पेपर Avalanche प्लेटफ़ॉर्म की पहली रिलीज़ का वास्तुशिल्प अवलोकन प्रदान करता है, कोडनाम Avalanche बोरेलिस। मूल token के अर्थशास्त्र पर विवरण के लिए, $AVAX लेबल किया गया है 5 पाठक को संलग्न token डायनामिक्स पेपर [2] की ओर मार्गदर्शन करें। प्रकटीकरण: इस पेपर में वर्णित जानकारी प्रारंभिक है और किसी भी समय परिवर्तन के अधीन है। इसके अलावा, इस पेपर में "भविष्य उन्मुख बयान" शामिल हो सकते हैं।1 गिट कमिट: 7497e4a4ba0a1ea2dc2a111bc6deefbf3023708e 1 परिचय 10 यह पेपर Avalanche प्लेटफ़ॉर्म का वास्तुशिल्प अवलोकन प्रदान करता है। मुख्य फोकस तीन कुंजी पर है प्लेटफ़ॉर्म के विभेदक: इंजन, वास्तुशिल्प मॉडल और शासन तंत्र। 1.1 Avalanche लक्ष्य और सिद्धांत Avalanche एक उच्च-प्रदर्शन, स्केलेबल, अनुकूलन योग्य और सुरक्षित blockchain प्लेटफ़ॉर्म है। इसका लक्ष्य तीन हैं व्यापक उपयोग के मामले: 15 - बिल्डिंग एप्लिकेशन-विशिष्ट blockchains, अनुमति प्राप्त (निजी) और अनुमति रहित (सार्वजनिक) तक फैली हुई तैनाती. - अत्यधिक स्केलेबल और विकेन्द्रीकृत अनुप्रयोगों (डैप) का निर्माण और लॉन्च करना। - कस्टम नियमों, अनुबंधों और राइडर्स (स्मार्ट संपत्ति) के साथ मनमाने ढंग से जटिल डिजिटल संपत्ति का निर्माण। 1 दूरंदेशी बयान आम तौर पर भविष्य की घटनाओं या हमारे भविष्य के प्रदर्शन से संबंधित होते हैं। इसमें शामिल है, लेकिन नहीं है Avalanche के अनुमानित प्रदर्शन तक सीमित; इसके व्यवसाय और परियोजनाओं का अपेक्षित विकास; क्रियान्वयन इसके दृष्टिकोण और विकास रणनीति के बारे में; और उन परियोजनाओं को पूरा करना जो वर्तमान में चल रही हैं, विकास में हैं या अन्यथा विचाराधीन है। भविष्योन्मुखी बयान हमारे प्रबंधन की मान्यताओं और धारणाओं का प्रतिनिधित्व करते हैं केवल इस प्रस्तुति की तारीख तक। ये कथन भविष्य के प्रदर्शन की गारंटी नहीं हैं और अनुचित हैं उन पर निर्भरता नहीं रखनी चाहिए. इस तरह के भविष्योन्मुखी बयानों में आवश्यक रूप से ज्ञात और अज्ञात शामिल होते हैं जोखिम, जिसके कारण भविष्य में वास्तविक प्रदर्शन और परिणाम किसी भी अनुमान से भौतिक रूप से भिन्न हो सकते हैं यहां व्यक्त या निहित है। Avalanche भविष्योन्मुखी बयानों को अद्यतन करने के लिए कोई दायित्व नहीं लेता है। हालाँकि भविष्योन्मुखी बयान उस समय हमारी सबसे अच्छी भविष्यवाणी होते हैं, जब वे दिए जाते हैं, इस बात का कोई आश्वासन नहीं दिया जा सकता है सटीक साबित होंगे, क्योंकि वास्तविक परिणाम और भविष्य की घटनाएं भौतिक रूप से भिन्न हो सकती हैं। पाठक को सावधान किया जाता है कि ऐसा न करें भविष्योन्मुखी बयानों पर अनुचित निर्भरता रखना।

Résumé

Avalanche Plateforme 30/06/2020 Kevin Sekniqi, Daniel Laine, Stephen Buttolph et Emin G¨un Sirer Résumé. Cet article fournit un aperçu architectural de la première version de la plateforme Avalanche, nom de code Avalanche Borealis. Pour plus de détails sur l'économie du token natif, étiqueté $AVAX, nous 5 guidez le lecteur vers le document de dynamique token ci-joint [2]. Divulgation : Les informations décrites dans ce document sont préliminaires et sujettes à modification à tout moment. De plus, ce document peut contenir des « déclarations prospectives ».1 Validation Git : 7497e4a4ba0a1ea2dc2a111bc6deefbf3023708e 1 Introduction 10 Cet article fournit un aperçu architectural de la plate-forme Avalanche. L'accent est mis sur les trois éléments clés différenciateurs de la plateforme : le moteur, le modèle architectural et le mécanisme de gouvernance. 1.1 Avalanche Buts et principes Avalanche est une plateforme blockchain hautes performances, évolutive, personnalisable et sécurisée. Il cible trois cas d'utilisation généraux : 15 – Création de blockchain spécifiques à l'application, couvrant les autorisations (privées) et sans autorisation (publiques) déploiements. – Création et lancement d’applications hautement évolutives et décentralisées (Dapps). – Créer des actifs numériques arbitrairement complexes avec des règles, des clauses et des avenants personnalisés (actifs intelligents). 1 Les déclarations prospectives se rapportent généralement à des événements futurs ou à nos performances futures. Cela inclut, mais n'est pas limité aux performances projetées de Avalanche ; l'évolution attendue de son activité et de ses projets ; exécution de sa vision et de sa stratégie de croissance ; et la réalisation de projets actuellement en cours, en développement ou sinon à l'étude. Les déclarations prospectives représentent les convictions et hypothèses de notre direction. seulement à compter de la date de cette présentation. Ces déclarations ne constituent pas des garanties de performances futures et des il ne faut pas s’y fier. Ces déclarations prospectives impliquent nécessairement des informations connues et inconnues. risques, qui peuvent faire en sorte que la performance réelle et les résultats des périodes futures diffèrent sensiblement des projections. exprimé ou implicite dans les présentes. Avalanche n'assume aucune obligation de mettre à jour les déclarations prospectives. Bien que les déclarations prospectives constituent notre meilleure prédiction au moment où elles sont faites, rien ne garantit qu'elles s’avérera exact, car les résultats réels et les événements futurs pourraient différer sensiblement. Le lecteur est averti de ne pas de se fier indûment aux déclarations prospectives.

परिचय

10 यह पेपर Avalanche प्लेटफ़ॉर्म का वास्तुशिल्प अवलोकन प्रदान करता है। मुख्य फोकस तीन कुंजी पर है प्लेटफ़ॉर्म के विभेदक: इंजन, वास्तुशिल्प मॉडल, और

Introduction

10 Cet article fournit un aperçu architectural de la plate-forme Avalanche. L'accent est mis sur les trois éléments clés différenciateurs de la plateforme : le moteur, le modèle architectural et le

इंजन

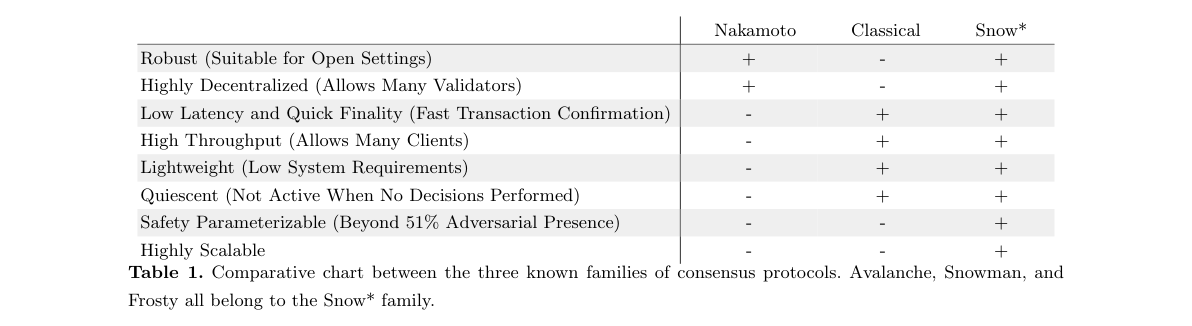

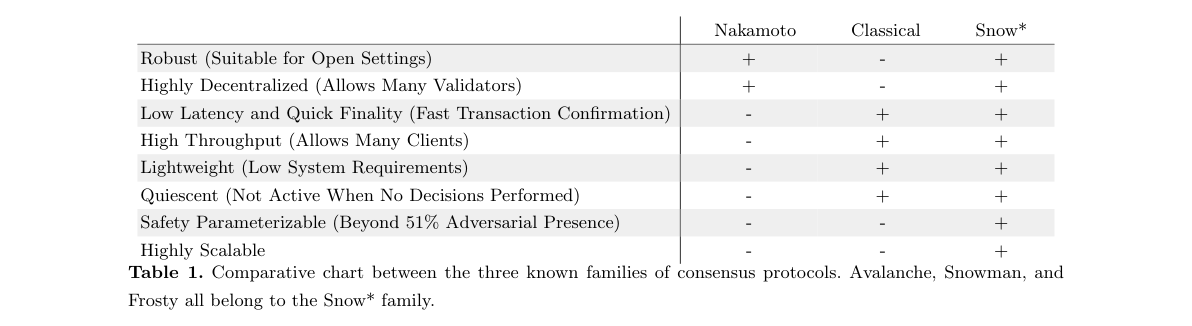

60 Avalanche प्लेटफ़ॉर्म की चर्चा मुख्य घटक से शुरू होती है जो प्लेटफ़ॉर्म को शक्ति प्रदान करता है: सर्वसम्मति इंजन. पृष्ठभूमि वितरित भुगतान और - अधिक सामान्यतः - गणना, एक सेट के बीच समझौते की आवश्यकता होती है मशीनों का. इसलिए, सर्वसम्मति प्रोटोकॉल, जो नोड्स के एक समूह को सहमति प्राप्त करने में सक्षम बनाता है, पर आधारित है blockchains का हृदय, साथ ही लगभग हर बड़े पैमाने पर तैनात औद्योगिक वितरित प्रणाली। विषय 65 लगभग पांच दशकों तक व्यापक जांच की गई है, और उस प्रयास से, आज तक, केवल दो परिवार सामने आए हैं प्रोटोकॉल के: शास्त्रीय सर्वसम्मति प्रोटोकॉल, जो सभी-से-सभी संचार पर निर्भर करते हैं, और नाकामोतो सर्वसम्मति, जो सबसे लंबी-श्रृंखला-नियम के साथ मिलकर proof-of-work खनन पर निर्भर करता है। जबकि शास्त्रीय सर्वसम्मति प्रोटोकॉल कम विलंबता और उच्च थ्रूपुट हो सकता है, वे बड़ी संख्या में प्रतिभागियों के लिए स्केल नहीं करते हैं, न ही वे हैं सदस्यता परिवर्तन की उपस्थिति में मजबूत, जिसने उन्हें अधिकतर अनुमति के स्तर पर धकेल दिया है 70 स्थैतिक तैनाती. दूसरी ओर, नाकामोटो सर्वसम्मति प्रोटोकॉल [5, 7, 4] मजबूत हैं, लेकिन इससे प्रभावित हैं उच्च पुष्टि विलंबता, कम थ्रूपुट, और उनकी सुरक्षा के लिए निरंतर ऊर्जा व्यय की आवश्यकता होती है। Avalanche द्वारा शुरू किए गए प्रोटोकॉल का स्नो परिवार, शास्त्रीय सर्वसम्मति प्रोटोकॉल के सर्वोत्तम गुणों को नाकामोटो की सर्वोत्तम सर्वसम्मति के साथ जोड़ता है। एक हल्के नेटवर्क नमूना तंत्र पर आधारित, वे सटीक सदस्यता पर सहमत होने की आवश्यकता के बिना कम विलंबता और उच्च थ्रूपुट प्राप्त करते हैं 75 प्रणाली. वे आम सहमति प्रोटोकॉल में प्रत्यक्ष भागीदारी के साथ हजारों से लाखों प्रतिभागियों तक अच्छी तरह से पहुंचते हैं। इसके अलावा, प्रोटोकॉल पीओडब्ल्यू खनन का उपयोग नहीं करते हैं, और इसलिए इसकी अत्यधिक मात्रा से बचते हैं ऊर्जा व्यय और उसके बाद पारिस्थितिकी तंत्र में मूल्य का रिसाव, हल्के, हरे और शांत उपज प्रोटोकॉल. तंत्र और गुण स्नो प्रोटोकॉल नेटवर्क के बार-बार नमूने द्वारा संचालित होते हैं। प्रत्येक नोड 80 पड़ोसियों के एक छोटे, स्थिर आकार के, बेतरतीब ढंग से चुने गए समूह का चुनाव करता है, और यदि बहुमत हो तो अपना प्रस्ताव बदल देता है भिन्न मान का समर्थन करता है. अभिसरण होने तक नमूने दोहराए जाते हैं, जो तेजी से होता है सामान्य संचालन. हम एक ठोस उदाहरण के माध्यम से संचालन के तंत्र को स्पष्ट करते हैं। सबसे पहले, एक लेन-देन द्वारा बनाया जाता है एक उपयोगकर्ता और एक मान्य नोड पर भेजा जाता है, जो सर्वसम्मति प्रक्रिया में भाग लेने वाला एक नोड है। यह तब है 85 गपशप के माध्यम से नेटवर्क में अन्य नोड्स तक प्रचारित किया गया। यदि वह उपयोगकर्ता भी कोई विरोध जारी करता है तो क्या होगा?4 केविन सेक्निकी, डेनियल लाइन, स्टीफ़न बटोल्फ़, और एमिन गुन सीरर लेन-देन, यानी दोहरा खर्च? परस्पर विरोधी लेन-देन में से चयन करने और दोहरे खर्च को रोकने के लिए, प्रत्येक नोड यादृच्छिक रूप से नोड्स के एक छोटे उपसमूह का चयन करता है और पूछता है कि कौन सा परस्पर विरोधी लेन-देन है। पूछे गए नोड्स को लगता है कि यह वैध है। यदि पूछताछ करने वाले नोड को पक्ष में सर्वोच्च बहुमत प्रतिक्रिया मिलती है एक लेन-देन के बाद, नोड उस लेन-देन के प्रति अपनी प्रतिक्रिया बदल देता है। नेटवर्क में प्रत्येक नोड 90 इस प्रक्रिया को तब तक दोहराता है जब तक कि पूरा नेटवर्क किसी एक परस्पर विरोधी लेनदेन पर आम सहमति नहीं बना लेता। आश्चर्य की बात है, जबकि ऑपरेशन का मुख्य तंत्र काफी सरल है, ये प्रोटोकॉल अत्यधिक परिणाम देते हैं वांछनीय सिस्टम गतिशीलता जो उन्हें बड़े पैमाने पर तैनाती के लिए उपयुक्त बनाती है। - अनुमति रहित, मंथन के लिए खुला, और मजबूत। blockchain परियोजनाओं की नवीनतम श्रृंखला क्लासिकल का उपयोग करती है सर्वसम्मति प्रोटोकॉल और इसलिए पूर्ण सदस्यता ज्ञान की आवश्यकता होती है। Par95 के पूरे सेट को जानना प्रतिभागी बंद, अनुमति प्राप्त प्रणालियों में काफी सरल होते हैं, लेकिन खुले में अधिकाधिक कठिन हो जाते हैं, विकेन्द्रीकृत नेटवर्क. यह सीमा मौजूदा पदधारियों के लिए रोजगार पर उच्च सुरक्षा जोखिम लगाती है ऐसे प्रोटोकॉल. इसके विपरीत, स्नो प्रोटोकॉल उच्च सुरक्षा गारंटी बनाए रखता है, तब भी जब किन्हीं दो नोड्स के नेटवर्क दृश्यों के बीच मात्रात्मक विसंगतियां होती हैं। स्नो प्रोटोकॉल के सत्यापनकर्ता निरंतर पूर्ण सदस्यता ज्ञान के बिना सत्यापन करने की क्षमता का आनंद लें। इसलिए, वे मजबूत हैं 100 और सार्वजनिक blockchains के लिए अत्यधिक उपयुक्त। - स्केलेबल और विकेंद्रीकृत स्नो परिवार की एक मुख्य विशेषता बिना किसी खर्च के स्केल करने की क्षमता है मौलिक व्यापार। स्नो प्रोटोकॉल validators के सबसेट के प्रतिनिधिमंडल के बिना, हजारों या लाखों नोड्स तक स्केल कर सकते हैं। ये प्रोटोकॉल सर्वोत्तम-इन-क्लास सिस्टम विकेंद्रीकरण का आनंद लेते हैं, जिससे अनुमति मिलती है प्रत्येक नोड को पूरी तरह से मान्य करने के लिए। प्रत्यक्ष रूप से निरंतर भागीदारी का सुरक्षा पर गहरा प्रभाव पड़ता है 105 सिस्टम का. लगभग हर proof-of-stake प्रोटोकॉल में, जो एक बड़े भागीदार सेट को स्केल करने का प्रयास करता है, संचालन का सामान्य तरीका एक उपसमिति को सत्यापन सौंपकर स्केलिंग को सक्षम करना है। स्वाभाविक रूप से, इसका तात्पर्य यह है कि सिस्टम की सुरक्षा अब भ्रष्टाचार की लागत जितनी ही अधिक है उपसमिति. उपसमितियाँ कार्टेल गठन के अधीन भी हैं। स्नो-प्रकार के प्रोटोकॉल में, ऐसा प्रतिनिधिमंडल आवश्यक नहीं है, जिससे प्रत्येक नोड ऑपरेटर को पहले 110 की अनुमति मिलती है हर समय सिस्टम में हाथ कहें। एक अन्य डिज़ाइन, जिसे आमतौर पर स्टेट शार्डिंग कहा जाता है, प्रयास करता है validators के स्वतंत्र नेटवर्क पर लेनदेन क्रमांकन को समानांतर करके स्केलेबिलिटी प्रदान करना। दुर्भाग्य से, ऐसे डिज़ाइन में सिस्टम की सुरक्षा केवल सबसे आसान भ्रष्टतम जितनी ही अधिक हो जाती है स्वतंत्र टुकड़ा. इसलिए, न तो उपसमिति का चुनाव और न ही शार्डिंग उपयुक्त स्केलिंग रणनीतियाँ हैं क्रिप्टो प्लेटफॉर्म के लिए. 115 - अनुकूली. अन्य वोटिंग-आधारित प्रणालियों के विपरीत, स्नो प्रोटोकॉल उच्च प्रदर्शन प्राप्त करते हैं जब प्रतिद्वंद्वी छोटा है, फिर भी बड़े हमलों के प्रति अत्यधिक लचीला है। - अतुल्यकालिक रूप से सुरक्षित। स्नो प्रोटोकॉल, सबसे लंबी-श्रृंखला प्रोटोकॉल के विपरीत, समकालिकता की आवश्यकता नहीं होती है सुरक्षित रूप से काम करें, और इसलिए नेटवर्क विभाजन की स्थिति में भी दोहरे खर्च को रोकें। Bitcoin में, उदाहरण के लिए, यदि समकालिकता धारणा का उल्लंघन किया जाता है, तो स्वतंत्र कांटों पर काम करना संभव है 120 लंबे समय तक Bitcoin नेटवर्क, जो कांटों के बाद किसी भी लेनदेन को अमान्य कर देगा चंगा. - कम अव्यक्ता। अधिकांश blockchain आज व्यापार या दैनिक जैसे व्यावसायिक अनुप्रयोगों का समर्थन करने में असमर्थ हैं खुदरा भुगतान. लेन-देन की पुष्टि के लिए मिनटों या घंटों तक इंतजार करना बिल्कुल अव्यवहारिक है। इसलिए, सर्वसम्मति प्रोटोकॉल के सबसे महत्वपूर्ण, और फिर भी अत्यधिक नजरअंदाज किए गए गुणों में से एक है 125 अंतिम समय तक. स्नो प्रोटोकॉल आम तौर पर ≤1 सेकंड में अंतिम स्थिति तक पहुंच जाते हैं, जो इससे काफी कम है दोनों सबसे लंबी-श्रृंखला वाले प्रोटोकॉल और शार्ड blockchains, दोनों ही आम तौर पर किसी मामले को अंतिम रूप देते हैं मिनटों का.Avalanche प्लेटफ़ॉर्म 2020/06/30 5 - उच्च थ्रूपुट। स्नो प्रोटोकॉल, जो एक रैखिक श्रृंखला या डीएजी का निर्माण कर सकता है, पूर्ण विकेंद्रीकरण को बनाए रखते हुए प्रति सेकंड हजारों लेनदेन (5000+ टीपीएस) तक पहुंचता है। नए blockchain समाधान जो दावा करते हैं 130 उच्च TPS आमतौर पर विकेंद्रीकरण और सुरक्षा का व्यापार करते हैं और अधिक केंद्रीकृत और असुरक्षित का विकल्प चुनते हैं सर्वसम्मति तंत्र. कुछ परियोजनाएँ अत्यधिक नियंत्रित सेटिंग्स से संख्याओं की रिपोर्ट करती हैं, इस प्रकार गलत रिपोर्टिंग होती है वास्तविक प्रदर्शन परिणाम. $AVAX के लिए रिपोर्ट किए गए नंबर सीधे एक वास्तविक, पूरी तरह से कार्यान्वित Avalanche नेटवर्क से लिए गए हैं जो AWS पर 2000 नोड्स पर चल रहा है, जो लो-एंड पर दुनिया भर में जियो-वितरित है। मशीनें. उच्च बैंडविड्थ मानकर उच्च प्रदर्शन परिणाम (10,000+) प्राप्त किए जा सकते हैं 135 प्रत्येक नोड के लिए प्रावधान और हस्ताक्षर सत्यापन के लिए समर्पित हार्डवेयर। अंत में, हम ध्यान दें कि उपरोक्त मेट्रिक्स बेस-लेयर पर हैं। लेयर-2 स्केलिंग समाधान इन परिणामों को तुरंत बढ़ाते हैं काफ़ी. सर्वसम्मति तालिका 1 के तुलनात्मक चार्ट तीन ज्ञात परिवारों के बीच अंतर का वर्णन करते हैं 8 महत्वपूर्ण अक्षों के एक सेट के माध्यम से सर्वसम्मति प्रोटोकॉल का। 140 नाकामोतो शास्त्रीय हिम मजबूत (खुली सेटिंग्स के लिए उपयुक्त) + - + अत्यधिक विकेंद्रीकृत (कई सत्यापनकर्ताओं को अनुमति देता है) + - + कम विलंबता और त्वरित अंतिमता (तेजी से लेनदेन की पुष्टि) - + + उच्च थ्रूपुट (कई ग्राहकों को अनुमति देता है) - + + हल्का वजन (कम सिस्टम आवश्यकताएँ) - + + शांत (कोई निर्णय न लिए जाने पर सक्रिय नहीं) - + + सुरक्षा पैरामीटर योग्य (51% प्रतिकूल उपस्थिति से परे) - - + अत्यधिक स्केलेबल - - + तालिका 1. सर्वसम्मति प्रोटोकॉल के तीन ज्ञात परिवारों के बीच तुलनात्मक चार्ट। Avalanche, स्नोमैन, और फ्रॉस्टी सभी स्नो परिवार से हैं।

Le moteur

60 La discussion sur la plateforme Avalanche commence par le composant principal qui alimente la plateforme : le moteur de consensus. Contexte Les paiements distribués et – plus généralement – le calcul nécessitent un accord entre un ensemble de machines. Par conséquent, les protocoles de consensus, qui permettent à un groupe de nœuds de parvenir à un accord, se situent au cœur du processus. cœur des blockchain, ainsi que de presque tous les systèmes distribués industriels déployés à grande échelle. Le sujet 65 a fait l’objet d’un examen approfondi pendant près de cinq décennies, et cet effort, à ce jour, n’a donné que deux familles de protocoles : les protocoles de consensus classiques, qui reposent sur une communication de tous à tous, et le consensus de Nakamoto, qui repose sur le minage proof-of-work associé à la règle de la chaîne la plus longue. Alors que les protocoles de consensus classiques peuvent avoir une faible latence et un débit élevé, ils ne s'adaptent pas à un grand nombre de participants et ne sont pas non plus robustes en présence de changements d'adhésion, ce qui les a relégués pour la plupart dans des groupes autorisés, principalement 70 déploiements statiques. Les protocoles de consensus de Nakamoto [5, 7, 4], en revanche, sont robustes, mais souffrent de des latences de confirmation élevées, un faible débit et nécessitent une dépense énergétique constante pour leur sécurité. La famille de protocoles Snow, introduite par Avalanche, combine les meilleures propriétés des protocoles de consensus classiques avec le meilleur du consensus de Nakamoto. Basé sur un mécanisme d'échantillonnage de réseau léger, ils atteignent une faible latence et un débit élevé sans avoir besoin de se mettre d'accord sur l'appartenance précise du groupe. 75 système. Ils s'étendent bien de milliers à des millions de participants avec une participation directe au protocole de consensus. De plus, les protocoles n’utilisent pas le minage PoW et évitent donc son coût exorbitant. dépense énergétique et fuite de valeur ultérieure dans l'écosystème, produisant des produits légers, verts et silencieux protocoles. Mécanisme et propriétés Les protocoles Snow fonctionnent par échantillonnage répété du réseau. Chaque nœud 80 interroge un petit ensemble de voisins de taille constante, choisis au hasard, et change de proposition en cas de majorité qualifiée prend en charge une valeur différente. Les échantillons sont répétés jusqu'à ce que la convergence soit atteinte, ce qui se produit rapidement en opérations normales. Nous élucidons le mécanisme de fonctionnement via un exemple concret. Premièrement, une transaction est créée par un utilisateur et envoyé à un nœud de validation, qui est un nœud participant à la procédure de consensus. C'est alors 85 propagés à d’autres nœuds du réseau via des commérages. Que se passe-t-il si cet utilisateur émet également un message4 Kevin Sekniqi, Daniel Laine, Stephen Buttolph et Emin G¨un Sirer transaction, c'est-à-dire une double dépense ? Pour choisir parmi les transactions en conflit et éviter les doubles dépenses, chaque nœud sélectionne au hasard un petit sous-ensemble de nœuds et demande laquelle des transactions en conflit les nœuds interrogés pensent que c'est le nœud valide. Si le nœud interrogeant reçoit une réponse majoritaire en faveur d'une transaction, le nœud modifie sa propre réponse à cette transaction. Chaque nœud du réseau 90 répète cette procédure jusqu'à ce que l'ensemble du réseau parvienne à un consensus sur l'une des transactions conflictuelles. Étonnamment, bien que le mécanisme de fonctionnement de base soit assez simple, ces protocoles conduisent à des résultats très élevés. dynamique de système souhaitable qui les rend adaptés à un déploiement à grande échelle. – Sans autorisation, ouvert au désabonnement et robuste. La dernière série de projets blockchain emploie des méthodes classiques protocoles consensuels et nécessitent donc une connaissance approfondie des membres. Connaître l'ensemble du par95 participants est suffisamment simple dans des systèmes fermés et autorisés, mais devient de plus en plus difficile dans des systèmes ouverts et autorisés. réseaux décentralisés. Cette limitation impose des risques de sécurité élevés aux opérateurs historiques actuels qui emploient de tels protocoles. En revanche, les protocoles Snow maintiennent des garanties de sécurité élevées même lorsqu'il existe des écarts bien quantifiés entre les vues du réseau de deux nœuds quelconques. Validateurs des protocoles Snow profitez de la possibilité de valider sans connaissance continue et complète de l’adhésion. Ils sont donc robustes 100 et convient parfaitement aux blockchain publics. – Évolutif et décentralisé Une caractéristique essentielle de la famille Snow est sa capacité à évoluer sans encourir des compromis fondamentaux. Les protocoles Snow peuvent s'étendre à des dizaines de milliers ou des millions de nœuds, sans délégation à des sous-ensembles de validator. Ces protocoles bénéficient de la meilleure décentralisation du système, permettant chaque nœud pour valider complètement. La participation directe et continue a de profondes implications pour la sécurité 105 du système. Dans presque tous les protocoles proof-of-stake qui tentent de s'adapter à un grand nombre de participants, le mode de fonctionnement typique consiste à permettre la mise à l’échelle en déléguant la validation à un sous-comité. Naturellement, cela implique que la sécurité du système est désormais aussi élevée que le coût de la corruption du système. sous-commission. Les sous-comités sont en outre sujets à la formation de cartels. Dans les protocoles de type Snow, une telle délégation n'est pas nécessaire, permettant à chaque opérateur de nœud d'avoir un premier dire à la main dans le système, à tout moment. Une autre conception, généralement appelée fragmentation d'état, tente pour assurer l'évolutivité en parallélisant la sérialisation des transactions sur des réseaux indépendants de validator. Malheureusement, la sécurité du système dans une telle conception ne devient qu'à la hauteur de la sécurité la plus facile à corrompre. fragment indépendant. Par conséquent, ni l’élection d’un sous-comité ni le partage ne constituent des stratégies de mise à l’échelle appropriées. pour les plateformes de cryptographie. 115 – Adaptatif. Contrairement à d'autres systèmes basés sur le vote, les protocoles Snow atteignent des performances supérieures lorsque le L'adversaire est petit, mais très résilient face à des attaques de grande envergure. – Sûr de manière asynchrone. Les protocoles Snow, contrairement aux protocoles à chaîne la plus longue, ne nécessitent pas de synchronisme pour fonctionner en toute sécurité et éviter ainsi les doubles dépenses, même face aux partitions réseau. En Bitcoin, par exemple, si l'hypothèse de synchronicité n'est pas respectée, il est possible d'opérer sur des fourches indépendantes du 120 Bitcoin réseau pendant des périodes prolongées, ce qui invaliderait toute transaction une fois la fourchette guérir. – Faible latence. La plupart des blockchain d'aujourd'hui ne sont pas en mesure de prendre en charge les applications professionnelles, telles que le trading ou les opérations quotidiennes. paiements de détail. Il est tout simplement irréalisable d'attendre des minutes, voire des heures, pour la confirmation d'une transaction. Par conséquent, l’une des propriétés les plus importantes, et pourtant très négligée, des protocoles de consensus est la 125 le temps de la finalité. Les protocoles Snow atteignent généralement leur finalité en ≤ 1 seconde, ce qui est significativement inférieur à à la fois les protocoles à chaîne la plus longue et les blockchain fragmentés, qui couvrent généralement tous deux la finalité d'un sujet. de minutes.Avalanche Plateforme 2020/06/30 5 – Haut débit. Les protocoles Snow, qui peuvent construire une chaîne linéaire ou un DAG, atteignent des milliers de transactions par seconde (plus de 5 000 tps), tout en conservant une décentralisation totale. De nouvelles solutions blockchain qui prétendent 130 élevé TPS fait généralement un compromis entre décentralisation et sécurité et opte pour des solutions plus centralisées et moins sécurisées. mécanismes de consensus. Certains projets rapportent des chiffres provenant de contextes hautement contrôlés, donnant ainsi des informations erronées. de véritables résultats de performance. Les chiffres rapportés pour $AVAX proviennent directement d'un réseau Avalanche réel et entièrement implémenté, fonctionnant sur 2 000 nœuds sur AWS, géodistribués à travers le monde sur des réseaux bas de gamme. machines. Des résultats de performances plus élevés (10 000+) peuvent être obtenus en supposant une bande passante plus élevée 135 provisionnement pour chaque nœud et matériel dédié pour la vérification de la signature. Enfin, nous notons que le les métriques susmentionnées se trouvent au niveau de la couche de base. Les solutions de mise à l'échelle de couche 2 augmentent immédiatement ces résultats considérablement. Tableaux comparatifs de consensus Le tableau 1 décrit les différences entre les trois familles connues de protocoles de consensus à travers un ensemble de 8 axes critiques. 140 Nakamoto Classique Neige Robuste (adapté aux paramètres ouverts) + - + Hautement décentralisé (permet de nombreux validateurs) + - + Faible latence et finalité rapide (confirmation rapide des transactions) - + + Débit élevé (permet à de nombreux clients) - + + Léger (faible configuration système requise) - + + Au repos (non actif lorsqu'aucune décision n'est effectuée) - + + Sécurité paramétrable (au-delà de 51 % de présence adverse) - - + Hautement évolutif - - + Tableau 1. Tableau comparatif entre les trois familles connues de protocoles de consensus. Avalanche, bonhomme de neige et Frosty appartient tous à la famille Snow.

प्लेटफार्म अवलोकन

इस खंड में, हम मंच का एक वास्तुशिल्प अवलोकन प्रदान करते हैं और विभिन्न कार्यान्वयन पर चर्चा करते हैं विवरण. Avalanche प्लेटफ़ॉर्म स्पष्ट रूप से तीन चिंताओं को अलग करता है: चेन (और शीर्ष पर निर्मित संपत्ति), निष्पादन वातावरण, और तैनाती। 3.1 वास्तुकला 145 सबनेटवर्क एक सबनेटवर्क, या सबनेट, सर्वसम्मति प्राप्त करने के लिए एक साथ काम करने वाले validator का एक गतिशील सेट है blockchains के सेट की स्थिति पर। प्रत्येक blockchain को एक सबनेट द्वारा मान्य किया जाता है, और एक सबनेट सत्यापित कर सकता है मनमाने ढंग से कई blockchains। एक validator मनमाने ढंग से कई सबनेट का सदस्य हो सकता है। एक सबनेट निर्णय लेता है कौन इसमें प्रवेश कर सकता है, और यह आवश्यक हो सकता है कि इसके घटक validators में कुछ गुण हों। Avalanche प्लेटफ़ॉर्म मनमाने ढंग से कई सबनेट के निर्माण और संचालन का समर्थन करता है। एक नया सबनेट बनाने के लिए 150 या किसी सबनेट में शामिल होने के लिए, व्यक्ति को $AVAX में अंकित शुल्क का भुगतान करना होगा।

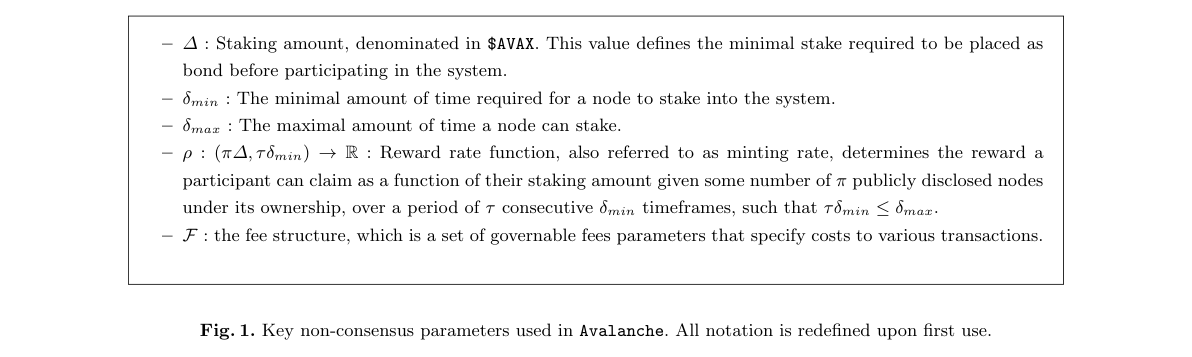

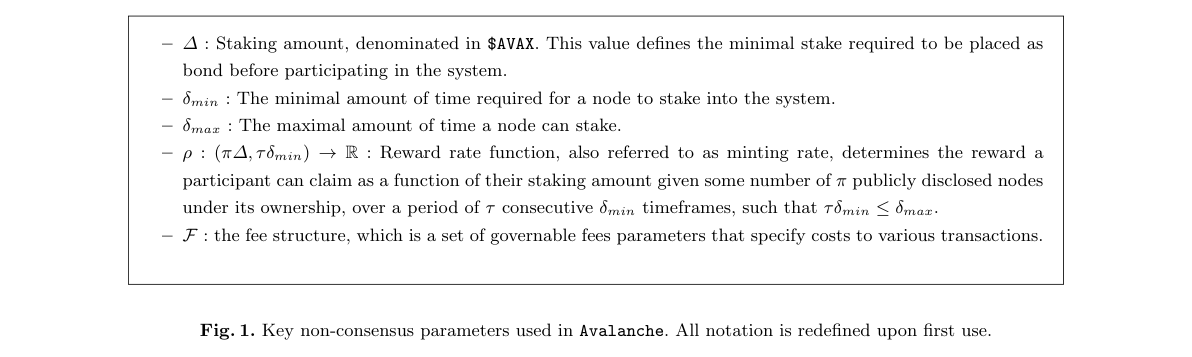

6 केविन सेक्निकी, डेनियल लाइन, स्टीफ़न बटोल्फ़, और एमिन गुन सीरर सबनेट मॉडल कई लाभ प्रदान करता है: - यदि validator को किसी दिए गए सबनेट में blockchain की परवाह नहीं है, तो वह उस सबनेट में शामिल नहीं होगा। इससे नेटवर्क ट्रैफ़िक कम हो जाता है, साथ ही validators के लिए आवश्यक कम्प्यूटेशनल संसाधन भी कम हो जाते हैं। ये अंदर है अन्य blockchain परियोजनाओं के विपरीत, जिसमें प्रत्येक validator को प्रत्येक लेनदेन को मान्य करना होगा, यहां तक कि 155 जिनकी उन्हें परवाह नहीं है. - चूंकि सबनेट तय करते हैं कि उनमें कौन प्रवेश कर सकता है, कोई भी निजी सबनेट बना सकता है। अर्थात्, प्रत्येक blockchain इंच सबनेट केवल विश्वसनीय validators के सेट द्वारा मान्य किया जाता है। - कोई एक सबनेट बना सकता है जहां प्रत्येक validator में कुछ गुण होते हैं। उदाहरण के लिए, कोई एक बना सकता है सबनेट जहां प्रत्येक validator एक निश्चित क्षेत्राधिकार में स्थित है, या जहां प्रत्येक validator कुछ से बंधा हुआ है 160 वास्तविक दुनिया का अनुबंध। यह अनुपालन कारणों से फायदेमंद हो सकता है। एक विशेष सबनेट है जिसे डिफॉल्ट सबनेट कहा जाता है। यह सभी validator द्वारा मान्य है। (अर्थात, क्रम में किसी भी सबनेट को मान्य करने के लिए, किसी को डिफ़ॉल्ट सबनेट को भी मान्य करना होगा।) डिफ़ॉल्ट सबनेट एक सेट को मान्य करता है पूर्व-निर्धारित blockchains, जिसमें blockchain भी शामिल है जहां $AVAX रहता है और व्यापार किया जाता है। वर्चुअल मशीनें प्रत्येक blockchain एक वर्चुअल मशीन (VM) का एक उदाहरण है। एक VM एक के लिए एक ब्लूप्रिंट है 165 blockchain, क्लास की तरह ही ऑब्जेक्ट-ओरिएंटेड प्रोग्रामिंग भाषा में किसी ऑब्जेक्ट के लिए एक ब्लूप्रिंट होता है। द blockchain का इंटरफ़ेस, स्थिति और व्यवहार उस VM द्वारा परिभाषित किया जाता है जिस पर blockchain चलता है। निम्नलिखित blockchain और अन्य गुणों को एक VM द्वारा परिभाषित किया जाता है: - एक ब्लॉक की सामग्री - राज्य परिवर्तन जो तब होता है जब कोई ब्लॉक स्वीकार किया जाता है 170 - blockchain और उनके समापन बिंदुओं द्वारा उजागर एपीआई - वह डेटा जो डिस्क पर कायम रहता है हम कहते हैं कि blockchain किसी दिए गए VM का "उपयोग करता है" या "चलता है"। blockchain बनाते समय, कोई VM निर्दिष्ट करता है यह चलता है, साथ ही blockchain की उत्पत्ति स्थिति भी। पहले से मौजूद का उपयोग करके एक नया blockchain बनाया जा सकता है वीएम, या एक डेवलपर एक नया कोड कर सकता है। मनमाने ढंग से कई blockchains हो सकते हैं जो एक ही VM चलाते हैं। 175 प्रत्येक blockchain, यहां तक कि एक ही VM चलाने वाले भी, तार्किक रूप से दूसरों से स्वतंत्र हैं और अपनी क्षमता बनाए रखते हैं अपना राज्य. 3.2 बूटस्ट्रैपिंग Avalanche में भाग लेने का पहला चरण बूटस्ट्रैपिंग है। प्रक्रिया तीन चरणों में होती है: कनेक्शन बीज एंकर, नेटवर्क और राज्य की खोज, और validator बनना। 180 सीड एंकर साथियों का कोई नेटवर्क सिस्टम जो बिना अनुमति के संचालित होता है (यानी हार्ड-कोडेड) पहचान के सेट के लिए सहकर्मी खोज के लिए कुछ तंत्र की आवश्यकता होती है। पीयर-टू-पीयर फ़ाइल शेयरिंग नेटवर्क में, का एक सेट ट्रैकर्स का उपयोग किया जाता है. क्रिप्टो नेटवर्क में, एक विशिष्ट तंत्र डीएनएस सीड नोड्स (जिसे हम संदर्भित करते हैं) का उपयोग हैAvalanche प्लेटफार्म 2020/06/30 7 बीज एंकर के रूप में), जिसमें अच्छी तरह से परिभाषित बीज-आईपी पते का एक सेट शामिल होता है जिससे अन्य सदस्य नेटवर्क खोजा जा सकता है. डीएनएस सीड नोड्स की भूमिका सेट के बारे में उपयोगी जानकारी प्रदान करना है 185 सिस्टम में सक्रिय प्रतिभागियों की संख्या। वही तंत्र Bitcoin कोर [1] में कार्यरत है, जिसमें स्रोत कोड की src/chanparams.cpp फ़ाइल में हार्ड-कोडित बीज नोड्स की एक सूची होती है। के बीच का अंतर बीटीसी और Avalanche यह है कि बीटीसी को केवल एक सही DNS बीज नोड की आवश्यकता होती है, जबकि Avalanche को एक सरल की आवश्यकता होती है अधिकांश एंकर सही होंगे। उदाहरण के तौर पर, एक नया उपयोगकर्ता नेटवर्क दृश्य को बूटस्ट्रैप करना चुन सकता है अच्छी तरह से स्थापित और प्रतिष्ठित एक्सचेंजों के एक सेट के माध्यम से, जिनमें से किसी पर भी व्यक्तिगत रूप से भरोसा नहीं किया जाता है। 190 हालाँकि, हम ध्यान दें कि बूटस्ट्रैप नोड्स के सेट को हार्ड-कोडित या स्थिर होने की आवश्यकता नहीं है, और हो सकता है उपयोगकर्ता द्वारा प्रदान किया जाता है, हालांकि उपयोग में आसानी के लिए, ग्राहक एक डिफ़ॉल्ट सेटिंग प्रदान कर सकते हैं जिसमें आर्थिक रूप से शामिल है महत्वपूर्ण अभिनेता, जैसे एक्सचेंज, जिसके साथ ग्राहक विश्व दृष्टिकोण साझा करना चाहते हैं। करने में कोई बाधा नहीं है एक बीज एंकर बनें, इसलिए बीज एंकरों का एक सेट यह तय नहीं कर सकता कि कोई नोड प्रवेश कर सकता है या नहीं नेटवर्क, चूंकि नोड्स बीज के किसी भी सेट से जुड़कर Avalanche साथियों के नवीनतम नेटवर्क की खोज कर सकते हैं 195 एंकर. नेटवर्क और राज्य की खोज एक बार सीड एंकर से कनेक्ट होने के बाद, एक नोड नवीनतम सेट के लिए क्वेरी करता है राज्य परिवर्तन. हम राज्य परिवर्तन के इस सेट को स्वीकृत सीमा कहते हैं। एक श्रृंखला के लिए, स्वीकृत सीमा अंतिम स्वीकृत ब्लॉक है. डीएजी के लिए, स्वीकृत सीमा उन शीर्षों का समूह है जो स्वीकृत हैं, फिर भी हैं कोई स्वीकृत संतान नहीं. बीज एंकरों से स्वीकृत सीमाओं को एकत्रित करने के बाद, राज्य उसमें परिवर्तन करता है 200 अधिकांश बीज एंकरों द्वारा स्वीकार किए जाने को स्वीकार किए जाने के लिए परिभाषित किया गया है। फिर सही स्थिति निकाली जाती है नमूना नोड्स के साथ सिंक्रनाइज़ करके। जब तक सीड एंकर में अधिकांश सही नोड्स हैं सेट करें, तो स्वीकृत राज्य परिवर्तन को कम से कम एक सही नोड द्वारा स्वीकृत के रूप में चिह्नित किया जाना चाहिए। इस राज्य खोज प्रक्रिया का उपयोग नेटवर्क खोज के लिए भी किया जाता है। नेटवर्क का सदस्यता सेट है validator श्रृंखला पर परिभाषित। इसलिए, validator श्रृंखला के साथ सिंक्रनाइज़ करने से नोड को खोजने की अनुमति मिलती है 205 validators का वर्तमान सेट। validator श्रृंखला पर अगले भाग में चर्चा की जाएगी। 3.3 सिबिल नियंत्रण और सदस्यता आम सहमति प्रोटोकॉल एक सीमा संख्या तक की धारणा के तहत अपनी सुरक्षा गारंटी प्रदान करते हैं सिस्टम में सदस्यों की संख्या प्रतिकूल हो सकती है। एक सिबिल हमला, जिसमें एक नोड सस्ते में नेटवर्क को बाढ़ कर देता है दुर्भावनापूर्ण पहचान के साथ, इन गारंटियों को तुच्छ रूप से अमान्य कर सकता है। बुनियादी तौर पर ऐसा हमला ही हो सकता है 210 हार्ड-टू-फोर्ज संसाधन [3] के प्रमाण के साथ उपस्थिति का व्यापार करने से रोका गया। पिछली प्रणालियों ने उपयोग का पता लगाया है सिबिल निरोध तंत्र जो proof-of-work (PoW), proof-of-stake (PoS), बीते हुए समय का प्रमाण देते हैं (POET), स्थान-और-समय का प्रमाण (PoST), और अधिकार का प्रमाण (PoA)। अपने मूल में, ये सभी तंत्र एक समान कार्य करते हैं: उन्हें प्रत्येक भागीदार की आवश्यकता होती है कुछ आर्थिक प्रतिबद्धता के रूप में कुछ "खेल में त्वचा", जो बदले में एक आर्थिक प्रदान करती है 215 उस प्रतिभागी द्वारा दुर्व्यवहार के विरुद्ध बाधा। उन सभी में हिस्सेदारी का एक रूप शामिल होता है, चाहे वह किसी भी रूप में हो खनन रिग और hash पावर (PoW), डिस्क स्थान (PoST), विश्वसनीय हार्डवेयर (POET), या एक अनुमोदित पहचान (पीओए)। यह हिस्सेदारी एक आर्थिक लागत का आधार बनती है जिसे प्रतिभागियों को एक आवाज हासिल करने के लिए वहन करना होगा। के लिए उदाहरण के लिए, Bitcoin में, वैध ब्लॉक योगदान करने की क्षमता hash-शक्ति के सीधे आनुपातिक है प्रस्तावक प्रतिभागी. दुर्भाग्य से, आम सहमति प्रोटोकॉल के बीच भी पर्याप्त भ्रम है8 केविन सेक्निकी, डेनियल लाइन, स्टीफ़न बटोल्फ़, और एमिन गुन सीरर बनाम सिबिल नियंत्रण तंत्र। हम ध्यान दें कि आम सहमति प्रोटोकॉल का विकल्प, अधिकांश भाग के लिए, है सिबिल नियंत्रण तंत्र की पसंद के लिए ऑर्थोगोनल। इसका मतलब यह नहीं है कि सिबिल नियंत्रण तंत्र हैं एक-दूसरे के लिए ड्रॉप-इन-प्रतिस्थापन, क्योंकि किसी विशेष विकल्प का अंतर्निहित पर प्रभाव हो सकता है सर्वसम्मति प्रोटोकॉल की गारंटी। हालाँकि, स्नो* परिवार को इनमें से कई ज्ञात लोगों के साथ जोड़ा जा सकता है तंत्र, बिना किसी महत्वपूर्ण संशोधन के। 225 अंततः, सुरक्षा के लिए और यह सुनिश्चित करने के लिए कि प्रतिभागियों के प्रोत्साहन को लाभ के लिए संरेखित किया गया है नेटवर्क, $AVAX कोर सिबिल नियंत्रण तंत्र के लिए PoS चुनें। हिस्सेदारी के कुछ रूप स्वाभाविक रूप से होते हैं केंद्रीकृत: उदाहरण के लिए, खनन रिग विनिर्माण (पीओडब्ल्यू), स्वाभाविक रूप से कुछ लोगों के हाथों में केंद्रीकृत है प्रतिस्पर्धी वीएलएसआई के लिए आवश्यक दर्जनों पेटेंट तक उचित जानकारी और पहुंच रखने वाले लोग विनिर्माण. इसके अलावा, बड़ी वार्षिक खनिक सब्सिडी के कारण PoW खनन का मूल्य लीक हो जाता है। इसी प्रकार, 230 डिस्क स्थान का स्वामित्व बड़े पैमाने पर बड़े डेटासेंटर ऑपरेटरों के पास है। इसके अलावा, सभी सिबिल नियंत्रण तंत्र जो चालू लागतें अर्जित करता है, उदा. hashing के लिए बिजली की लागत, पारिस्थितिकी तंत्र से रिसाव मूल्य, उल्लेख करने की आवश्यकता नहीं है पर्यावरण को नष्ट करो. यह, बदले में, token के लिए व्यवहार्यता लिफाफे को कम कर देता है, जिसमें एक प्रतिकूल एक छोटी समय सीमा में कीमतों में उतार-चढ़ाव से सिस्टम निष्क्रिय हो सकता है। कार्य का प्रमाण स्वाभाविक रूप से चयन करता है खनिक जिनके पास सस्ती बिजली प्राप्त करने के लिए कनेक्शन हैं, जिसका खनिकों की क्षमता से कोई लेना-देना नहीं है 235 लेनदेन या समग्र पारिस्थितिकी तंत्र में उनके योगदान को क्रमबद्ध करना। इन विकल्पों में से हम चुनते हैं proof-of-stake, क्योंकि यह हरा-भरा, सुलभ और सभी के लिए खुला है। हालाँकि, हम ध्यान दें कि जब $AVAX का उपयोग होता है PoS, Avalanche नेटवर्क सबनेट को PoW और PoS के साथ लॉन्च करने में सक्षम बनाता है। खुले नेटवर्क में भागीदारी के लिए स्टेकिंग एक प्राकृतिक तंत्र है क्योंकि यह प्रत्यक्ष आर्थिक सक्षम बनाता है तर्क: किसी हमले की सफलता की संभावना एक अच्छी तरह से परिभाषित मौद्रिक लागत के सीधे आनुपातिक है 240 समारोह. दूसरे शब्दों में, जो नोड्स हिस्सेदारी करते हैं वे आर्थिक रूप से ऐसे व्यवहार में शामिल न होने के लिए प्रेरित होते हैं उनकी हिस्सेदारी के मूल्य को नुकसान पहुंच सकता है। इसके अतिरिक्त, इस हिस्सेदारी पर कोई अतिरिक्त रखरखाव लागत (अन्य) नहीं लगती है फिर किसी अन्य परिसंपत्ति में निवेश की अवसर लागत), और ऐसी संपत्ति है, जो खनन उपकरण के विपरीत, यदि किसी भयावह हमले में इसका उपयोग किया जाए तो यह पूरी तरह से नष्ट हो जाता है। PoW संचालन के लिए, खनन उपकरण सरल हो सकते हैं पुन: उपयोग किया जाता है या - यदि मालिक निर्णय लेता है - पूरी तरह से बाजार में वापस बेच दिया जाता है। 245 नेटवर्क में प्रवेश करने की इच्छा रखने वाला नोड पहले स्थिर हिस्सेदारी लगाकर स्वतंत्र रूप से ऐसा कर सकता है नेटवर्क में भागीदारी की अवधि के दौरान. उपयोगकर्ता हिस्सेदारी की राशि अवधि निर्धारित करता है। एक बार स्वीकार किए जाने के बाद, हिस्सेदारी वापस नहीं की जा सकती। मुख्य लक्ष्य यह सुनिश्चित करना है कि नोड्स पर्याप्त रूप से साझा करें नेटवर्क का वही अधिकतर स्थिर दृश्य। हम एक के क्रम पर न्यूनतम staking समय निर्धारित करने का अनुमान लगाते हैं सप्ताह. 250 अन्य प्रणालियों के विपरीत, जो PoS तंत्र का भी प्रस्ताव करती हैं, $AVAX स्लैशिंग का उपयोग नहीं करता है, और इसलिए staking अवधि समाप्त होने पर सारी हिस्सेदारी वापस कर दी जाती है। यह जैसे अवांछित परिदृश्यों को रोकता है क्लाइंट सॉफ़्टवेयर या हार्डवेयर विफलता के कारण सिक्कों की हानि होती है। यह हमारे डिज़ाइन दर्शन से मेल खाता है पूर्वानुमेय प्रौद्योगिकी के निर्माण के लिए: दांव पर लगाए गए tokens जोखिम में नहीं हैं, यहां तक कि सॉफ़्टवेयर की उपस्थिति में भी या हार्डवेयर खामियाँ। 255 Avalanche में, एक नोड जो भाग लेना चाहता है वह validator श्रृंखला में एक विशेष हिस्सेदारी लेनदेन जारी करता है। दांव लगाने के लेन-देन में दांव पर लगने वाली राशि का नाम, प्रतिभागी की staking कुंजी यानी staking, अवधि, और वह समय जब सत्यापन शुरू होगा। एक बार लेन-देन स्वीकार हो जाने के बाद, धनराशि तब तक लॉक कर दी जाएगी staking अवधि का अंत। न्यूनतम अनुमत राशि सिस्टम द्वारा तय और लागू की जाती है। दांव किसी प्रतिभागी द्वारा रखी गई राशि का प्रभाव प्रतिभागी पर पड़ने वाले प्रभाव की मात्रा दोनों पर पड़ता हैAvalanche प्लेटफ़ॉर्म 2020/06/30 9 सर्वसम्मति प्रक्रिया, साथ ही इनाम, जैसा कि बाद में चर्चा की गई। निर्दिष्ट staking अवधि, के बीच होनी चाहिए δmin और δmax, न्यूनतम और अधिकतम समय सीमा जिसके लिए किसी भी हिस्सेदारी को लॉक किया जा सकता है। के साथ के रूप में staking राशि, staking अवधि का सिस्टम में इनाम पर भी प्रभाव पड़ता है। की हानि या चोरी staking कुंजी से संपत्ति का नुकसान नहीं हो सकता, क्योंकि staking कुंजी का उपयोग केवल आम सहमति प्रक्रिया में किया जाता है, संपत्ति के लिए नहीं स्थानांतरण. 265 3.4 $AVAX में स्मार्ट अनुबंध लॉन्च के समय Avalanche Ethereum वर्चुअल मशीन (EVM) के माध्यम से मानक सॉलिडिटी-आधारित smart contracts का समर्थन करता है। हम कल्पना करते हैं कि प्लेटफ़ॉर्म smart contract के एक समृद्ध और अधिक शक्तिशाली सेट का समर्थन करेगा उपकरण, जिनमें शामिल हैं: – ऑफ-चेन निष्पादन और ऑन-चेन सत्यापन के साथ स्मार्ट अनुबंध। 270 - समानांतर निष्पादन के साथ स्मार्ट अनुबंध। कोई भी smart contract जो एक ही स्थिति में काम नहीं करता है Avalanche में कोई भी सबनेट समानांतर में निष्पादित करने में सक्षम होगा। - एक बेहतर सॉलिडिटी, जिसे सॉलिडिटी++ कहा जाता है। यह नई भाषा वर्जनिंग, सुरक्षित गणित का समर्थन करेगी और निश्चित बिंदु अंकगणित, एक बेहतर प्रकार की प्रणाली, एलएलवीएम के लिए संकलन, और सही समय पर निष्पादन। यदि किसी डेवलपर को EVM समर्थन की आवश्यकता है, लेकिन वह एक निजी सबनेट में smart contract को तैनात करना चाहता है, तो वे 275 सीधे एक नया सबनेट स्पिन-अप कर सकता है। इस प्रकार Avalanche कार्यक्षमता-विशिष्ट शार्डिंग को सक्षम बनाता है सबनेट. इसके अलावा, यदि किसी डेवलपर को वर्तमान में तैनात Ethereum स्मार्ट के साथ इंटरैक्शन की आवश्यकता है अनुबंध, वे एथेरियम सबनेट के साथ बातचीत कर सकते हैं, जो Ethereum का एक चम्मच है। अंत में, यदि कोई डेवलपर Ethereum वर्चुअल मशीन से एक अलग निष्पादन वातावरण की आवश्यकता होती है, वे तैनात करना चुन सकते हैं उनका smart contract एक सबनेट के माध्यम से जो DAML जैसे विभिन्न निष्पादन वातावरण को लागू करता है 280 या WASM. सबनेट वीएम व्यवहार से परे अतिरिक्त सुविधाओं का समर्थन कर सकते हैं। उदाहरण के लिए, सबनेट लागू कर सकते हैं बड़े validator नोड्स के लिए प्रदर्शन आवश्यकताएँ जो smart contract को अधिक समय तक धारण करते हैं, या validator जो निजी तौर पर अनुबंध स्थिति रखते हैं। 4 शासन और $AVAX टोकन 4.1 $AVAX नेटिव टोकन 285 मौद्रिक नीति मूल token, $AVAX, कैप-आपूर्ति है, जहां कैप 720, 000, 000 tokens पर सेट है, 360,000,000 tokens के साथ मेननेट लॉन्च पर उपलब्ध है। हालाँकि, अन्य कैप्ड-सप्लाई tokens के विपरीत खनन की दर को लगातार बनाए रखें, \(AVAX is designed to react to changing economic conditions. In particular, the objective of \)AVAX की मौद्रिक नीति token को दांव पर लगाने के लिए उपयोगकर्ताओं के प्रोत्साहन को संतुलित करना है बनाम प्लेटफ़ॉर्म पर उपलब्ध विभिन्न प्रकार की सेवाओं के साथ बातचीत करने के लिए इसका उपयोग करना। मंच पर उपस्थित प्रतिभागी 290 सामूहिक रूप से विकेन्द्रीकृत रिजर्व बैंक के रूप में कार्य करें। Avalanche पर उपलब्ध लीवर staking पुरस्कार, शुल्क हैं, और एयरड्रॉप्स, ये सभी शासन योग्य मापदंडों से प्रभावित होते हैं। स्टेकिंग पुरस्कार ऑन-चेन गवर्नेंस द्वारा निर्धारित किए जाते हैं, और एक फ़ंक्शन द्वारा शासित होते हैं जो कि कैप्ड सप्लाई को कभी भी पार नहीं करने के लिए डिज़ाइन किया गया है। स्टेकिंग को प्रेरित किया जा सकता है फीस बढ़ाकर या staking पुरस्कार बढ़ाकर। दूसरी ओर, हम बढ़ी हुई सहभागिता को प्रेरित कर सकते हैं शुल्क कम करके और staking इनाम कम करके Avalanche प्लेटफ़ॉर्म सेवाओं के साथ।10 केविन सेक्निकी, डेनियल लाइन, स्टीफ़न बटोल्फ़, और एमिन गुन सीरर उपयोग भुगतान वास्तव में विकेन्द्रीकृत पीयर-टू-पीयर भुगतान के कारण उद्योग के लिए काफी हद तक एक अवास्तविक सपना है मौजूदा पदाधिकारियों के प्रदर्शन में कमी. $AVAX भुगतान उपयोग की तरह ही शक्तिशाली और उपयोग में आसान है वीज़ा, पूरी तरह से भरोसेमंद, विकेंद्रीकृत तरीके से, हर सेकंड विश्व स्तर पर हजारों लेनदेन की अनुमति देता है। इसके अलावा, दुनिया भर के व्यापारियों के लिए, $AVAX वीज़ा के मुकाबले प्रत्यक्ष मूल्य प्रस्ताव प्रदान करता है, अर्थात् कम 300 फीस. स्टेकिंग: सिस्टम को सुरक्षित करना Avalanche प्लेटफ़ॉर्म पर, सिबिल नियंत्रण staking के माध्यम से प्राप्त किया जाता है। क्रम में सत्यापित करने के लिए, एक प्रतिभागी को सिक्के, या हिस्सेदारी को लॉक करना होगा। सत्यापनकर्ता, जिन्हें कभी-कभी स्टेकर्स भी कहा जाता है अन्य बातों के अलावा staking राशि और staking अवधि के आधार पर उनकी सत्यापन सेवाओं के लिए मुआवजा दिया गया गुण. चुने गए मुआवज़े के कार्य को भिन्नता को कम करना चाहिए, यह सुनिश्चित करते हुए कि बड़े हितधारक ऐसा न करें 305 अनुपातहीन रूप से अधिक मुआवज़ा प्राप्त करें। प्रतिभागी किसी भी "भाग्य" कारकों के अधीन नहीं हैं, जैसे कि पीओडब्ल्यू खनन. ऐसी पुरस्कार योजना खनन या staking पूलों के निर्माण को भी हतोत्साहित करती है जो वास्तव में सक्षम बनाते हैं नेटवर्क में विकेंद्रीकृत, भरोसेमंद भागीदारी। परमाणु स्वैप सिस्टम की मुख्य सुरक्षा प्रदान करने के अलावा, $AVAX token सार्वभौमिक इकाई के रूप में कार्य करता है विनिमय का. वहां से, Avalanche प्लेटफ़ॉर्म मूल रूप से भरोसेमंद परमाणु स्वैप का समर्थन करने में सक्षम होगा 310 यह प्लेटफ़ॉर्म किसी भी प्रकार की संपत्ति के मूल, वास्तव में विकेन्द्रीकृत आदान-प्रदान को सीधे Avalanche पर सक्षम बनाता है। 4.2 शासन शासन किसी भी मंच के विकास और अपनाने के लिए महत्वपूर्ण है क्योंकि - अन्य सभी प्रकारों की तरह सिस्टम - Avalanche को भी प्राकृतिक विकास और अद्यतन का सामना करना पड़ेगा। $AVAX ऑन-चेन गवर्नेंस प्रदान करता है नेटवर्क के महत्वपूर्ण मापदंडों के लिए जहां प्रतिभागी नेटवर्क में बदलावों पर वोट करने में सक्षम हैं 315 नेटवर्क अपग्रेड निर्णयों को लोकतांत्रिक तरीके से निपटाएं। इसमें न्यूनतम staking राशि जैसे कारक शामिल हैं, ढलाई दर, साथ ही अन्य आर्थिक पैरामीटर। यह प्लेटफ़ॉर्म को भीड़ oracle के माध्यम से गतिशील पैरामीटर अनुकूलन को प्रभावी ढंग से निष्पादित करने में सक्षम बनाता है। हालाँकि, कुछ अन्य शासन प्लेटफार्मों के विपरीत वहाँ, Avalanche सिस्टम के मनमाने पहलुओं में असीमित परिवर्तन की अनुमति नहीं देता है। इसके बजाय, केवल ए मापदंडों की पूर्व-निर्धारित संख्या को शासन के माध्यम से संशोधित किया जा सकता है, जिससे सिस्टम अधिक पूर्वानुमानित हो जाता है 320 और सुरक्षा बढ़ रही है। इसके अलावा, सभी शासन योग्य पैरामीटर विशिष्ट समय सीमा के भीतर सीमा के अधीन हैं, हिस्टैरिसीस की शुरुआत करना, और यह सुनिश्चित करना कि सिस्टम कम समय सीमा में पूर्वानुमानित बना रहे। सिस्टम मापदंडों के लिए विश्व स्तर पर स्वीकार्य मूल्यों को खोजने के लिए एक व्यावहारिक प्रक्रिया संरक्षक के बिना विकेंद्रीकृत प्रणालियों के लिए महत्वपूर्ण है। Avalanche एक ऐसा सिस्टम बनाने के लिए अपने सर्वसम्मति तंत्र का उपयोग कर सकता है जो अनुमति देता है कोई भी विशेष लेन-देन का प्रस्ताव दे सकता है, जो संक्षेप में, सिस्टम-व्यापी सर्वेक्षण हैं। कोई भी भाग लेने वाला नोड हो सकता है 325 ऐसे प्रस्ताव जारी करें. नाममात्र इनाम दर एक महत्वपूर्ण पैरामीटर है जो किसी भी मुद्रा को प्रभावित करता है, चाहे वह डिजिटल हो या फ़िट। दुर्भाग्य से, इस पैरामीटर को ठीक करने वाली क्रिप्टोकरेंसी को अपस्फीति या मुद्रास्फीति सहित विभिन्न समस्याओं का सामना करना पड़ सकता है। उस अंत तक, नाममात्र इनाम दर पूर्व-स्थापित सीमाओं के भीतर, शासन के अधीन है। ये होगा token धारकों को यह चुनने की अनुमति दें कि क्या $AVAX अंततः कैप्ड, अनकैप्ड, या यहां तक कि अपस्फीतिकारी है।Avalanche प्लेटफार्म 2020/06/30 11 लेनदेन शुल्क, जिसे सेट एफ द्वारा दर्शाया गया है, भी शासन के अधीन है। एफ प्रभावी रूप से एक टपल है जो विभिन्न निर्देशों और लेनदेन से जुड़ी फीस का वर्णन करता है। अंततः, staking गुना और मात्रा शासनीय भी हैं. इन मापदंडों की सूची चित्र 1 में परिभाषित है। – ∆: दांव की राशि, $AVAX में अंकित। यह मान उस न्यूनतम हिस्सेदारी को परिभाषित करता है जिसे लगाने की आवश्यकता है सिस्टम में भाग लेने से पहले बांड। - δमिनट: किसी नोड को सिस्टम में शामिल होने के लिए आवश्यक न्यूनतम समय। - δmax : एक नोड द्वारा दांव पर लगाया जा सकने वाला अधिकतम समय। - ρ : (π∆, τδmin) →R : इनाम दर फ़ंक्शन, जिसे टकसाल दर भी कहा जाता है, इनाम निर्धारित करता है सार्वजनिक रूप से प्रकट किए गए नोड्स की कुछ संख्या दिए जाने पर प्रतिभागी अपनी staking राशि के फ़ंक्शन के रूप में दावा कर सकता है इसके स्वामित्व के तहत, लगातार δmin समय-सीमा की अवधि में, जैसे कि τδmin ≤δmax। - एफ: शुल्क संरचना, जो शासन योग्य शुल्क मापदंडों का एक सेट है जो विभिन्न लेनदेन की लागत निर्दिष्ट करती है। चित्र 1. Avalanche में प्रयुक्त प्रमुख गैर-सर्वसम्मति पैरामीटर। पहले उपयोग पर सभी नोटेशन को फिर से परिभाषित किया जाता है। वित्तीय प्रणाली में पूर्वानुमेयता के सिद्धांत के अनुरूप, $AVAX में शासन में हिस्टैरिसीस है, इसका अर्थ यह है कि मापदंडों में परिवर्तन उनके हाल के परिवर्तनों पर अत्यधिक निर्भर हैं। दो सीमाएँ हैं 335 प्रत्येक शासन योग्य पैरामीटर से संबद्ध: समय और सीमा। एक बार गवर्नेंस का उपयोग करके एक पैरामीटर बदल दिया जाता है लेन-देन, इसे तुरंत और बड़ी राशि से दोबारा बदलना बहुत मुश्किल हो जाता है। ये मुश्किलें और अंतिम परिवर्तन के बाद से अधिक समय बीतने पर मूल्य बाधाएं शिथिल हो जाती हैं। कुल मिलाकर, यह सिस्टम को रोके रखता है थोड़े समय में काफी बदलाव हो रहा है, जिससे उपयोगकर्ता सिस्टम मापदंडों का सुरक्षित रूप से अनुमान लगा सकते हैं अल्पावधि, जबकि लंबी अवधि के लिए मजबूत नियंत्रण और लचीलापन है। 340

Présentation de la plateforme

Dans cette section, nous fournissons un aperçu architectural de la plateforme et discutons de diverses mises en œuvre détails. La plateforme Avalanche sépare clairement trois préoccupations : les chaînes (et les actifs construits au-dessus), l'exécution environnements et déploiement. 3.1 Architecture 145 Sous-réseaux Un sous-réseau, ou sous-réseau, est un ensemble dynamique de validator travaillant ensemble pour parvenir à un consensus. sur l'état d'un ensemble de blockchains. Chaque blockchain est validé par un sous-réseau, et un sous-réseau peut valider arbitrairement de nombreux blockchain. Un validator peut être membre d'un nombre arbitraire de sous-réseaux. Un sous-réseau décide qui peut y entrer, et peut exiger que ses validators constituants possèdent certaines propriétés. Le Avalanche La plate-forme prend en charge la création et l’exploitation d’un nombre arbitraire de sous-réseaux. Afin de créer un nouveau sous-réseau 150 ou pour rejoindre un sous-réseau, il faut payer des frais libellés en $AVAX.

6 Kevin Sekniqi, Daniel Laine, Stephen Buttolph et Emin G¨un Sirer Le modèle de sous-réseau offre de nombreux avantages : – Si un validator ne se soucie pas des blockchain dans un sous-réseau donné, il ne rejoindra tout simplement pas ce sous-réseau. Cela réduit le trafic réseau, ainsi que les ressources de calcul requises des validator. C'est dans contrairement aux autres projets blockchain, dans lesquels chaque validator doit valider chaque transaction, même 155 ceux dont ils ne se soucient pas. – Puisque les sous-réseaux décident qui peut y accéder, on peut créer des sous-réseaux privés. Autrement dit, chaque blockchain dans le sous-réseau est validé uniquement par un ensemble de validator de confiance. – On peut créer un sous-réseau où chaque validator possède certaines propriétés. Par exemple, on pourrait créer un sous-réseau où chaque validator est situé dans une certaine juridiction, ou où chaque validator est lié par certains 160 contrat du monde réel. Cela peut être bénéfique pour des raisons de conformité. Il existe un sous-réseau spécial appelé sous-réseau par défaut. Il est validé par tous les validator. (C'est-à-dire pour pour valider n'importe quel sous-réseau, il faut également valider le sous-réseau par défaut.) Le sous-réseau par défaut valide un ensemble de blockchain prédéfinis, y compris le blockchain où $AVAX vit et est échangé. Machines virtuelles Chaque blockchain est une instance d'une machine virtuelle (VM). Une VM est un modèle pour un 165 blockchain, tout comme une classe, est un modèle pour un objet dans un langage de programmation orienté objet. Le L'interface, l'état et le comportement d'un blockchain sont définis par la VM que le blockchain exécute. Ce qui suit les propriétés d'un blockchain, et autres, sont définies par une VM : – Le contenu d'un bloc – La transition d'état qui se produit lorsqu'un bloc est accepté 170 – Les API exposées par le blockchain et leurs points de terminaison – Les données conservées sur le disque On dit qu'un blockchain « utilise » ou « exécute » une VM donnée. Lors de la création d'un blockchain, on précise la VM il fonctionne, ainsi que l'état de genèse du blockchain. Un nouveau blockchain peut être créé à l'aide d'un La VM, ou un développeur, peut en coder une nouvelle. Il peut y avoir arbitrairement plusieurs blockchain qui exécutent la même VM. 175 Chaque blockchain, même ceux exécutant la même VM, est logiquement indépendant des autres et conserve son propre État. 3.2 Amorçage La première étape pour participer à Avalanche est le bootstrap. Le processus se déroule en trois étapes : connexion pour semer des ancres, la découverte de réseaux et d'états, et devenir un validator. 180 Seed Anchors Tout système en réseau de pairs qui fonctionne sans autorisation (c'est-à-dire codé en dur) un ensemble d’identités nécessite un mécanisme de découverte par les pairs. Dans les réseaux de partage de fichiers peer-to-peer, un ensemble de des trackers sont utilisés. Dans les réseaux cryptographiques, un mécanisme typique est l'utilisation de nœuds DNS seed (que nous référonsAvalanche Plateforme 2020/06/30 7 comme ancres de départ), qui comprennent un ensemble d'adresses IP de départ bien définies à partir desquelles les autres membres de le réseau peut être découvert. Le rôle des nœuds de départ DNS est de fournir des informations utiles sur l'ensemble 185 de participants actifs au système. Le même mécanisme est utilisé dans Bitcoin Core [1], dans lequel le Le fichier src/chainparams.cpp du code source contient une liste de nœuds seed codés en dur. La différence entre BTC et Avalanche est que BTC ne nécessite qu'un seul nœud DNS correct, tandis que Avalanche nécessite un simple nœud DNS. la majorité des ancres sont correctes. À titre d'exemple, un nouvel utilisateur peut choisir d'amorcer la vue réseau à travers un ensemble d’échanges bien établis et réputés, dont aucun individuellement n’est digne de confiance. 190 Nous notons cependant que l'ensemble des nœuds d'amorçage n'a pas besoin d'être codé en dur ou statique, et peut être fourni par l'utilisateur, mais pour faciliter l'utilisation, les clients peuvent fournir un paramètre par défaut qui inclut économiquement des acteurs importants, comme les échanges, avec lesquels les clients souhaitent partager une vision du monde. Il n'y a aucun obstacle à devenir une ancre de départ, donc un ensemble d'ancres de départ ne peut pas dicter si un nœud peut ou non entrer le réseau, puisque les nœuds peuvent découvrir le dernier réseau de pairs Avalanche en s'attachant à n'importe quel ensemble de graines 195 ancres. Découverte du réseau et de l'état Une fois connecté aux ancres de départ, un nœud recherche le dernier ensemble de transitions d'état. Nous appelons cet ensemble de transitions d’état la frontière acceptée. Pour une chaîne, la frontière acceptée est le dernier bloc accepté. Pour un DAG, la frontière acceptée est l'ensemble des sommets qui sont acceptés, mais qui ont pas d'enfants acceptés. Après avoir collecté les frontières acceptées à partir des ancres de départ, les transitions d'état qui 200 sont acceptés par une majorité des ancres de semences est défini comme étant accepté. L'état correct est ensuite extrait en se synchronisant avec les nœuds échantillonnés. Tant qu'il y a une majorité de nœuds corrects dans l'ancre de départ défini, alors les transitions d'état acceptées doivent avoir été marquées comme acceptées par au moins un nœud correct. Ce processus de découverte d'état est également utilisé pour la découverte de réseau. L’ensemble des membres du réseau est défini sur la chaîne validator. Par conséquent, la synchronisation avec la chaîne validator permet au nœud de découvrir 205 l'ensemble actuel de validators. La chaîne validator sera abordée plus en détail dans la section suivante. 3.3 Sybil Contrôle et adhésion Les protocoles de consensus fournissent leurs garanties de sécurité en supposant que jusqu'à un certain nombre de seuils des membres du système pourrait être contradictoire. Une attaque Sybil, dans laquelle un nœud inonde le réseau à moindre coût avec des identités malveillantes, peuvent invalider trivialement ces garanties. Fondamentalement, une telle attaque ne peut être 210 dissuadé par l'échange de présence avec la preuve d'une ressource difficile à forger [3]. Les systèmes antérieurs ont exploré l'utilisation des mécanismes de dissuasion Sybil qui couvrent proof-of-work (PoW), proof-of-stake (PoS), preuve du temps écoulé (POET), preuve d'espace et de temps (PoST) et preuve d'autorité (PoA). À la base, tous ces mécanismes remplissent une fonction identique : ils exigent que chaque participant ait une certaine « peau dans le jeu » sous la forme d’un engagement économique, qui à son tour fournit un avantage économique. 215 barrière contre les mauvaises conduites de ce participant. Tous impliquent une forme de participation, que ce soit sous la forme de plates-formes minières et d'alimentation hash (PoW), d'espace disque (PoST), de matériel de confiance (POET) ou d'une identité approuvée (PoA). Cet enjeu constitue la base d'un coût économique que les participants doivent supporter pour acquérir une voix. Pour Par exemple, dans Bitcoin, la capacité de contribuer à des blocs valides est directement proportionnelle à la puissance hash du participant proposant. Malheureusement, il y a également eu une confusion importante entre les protocoles de consensus8 Kevin Sekniqi, Daniel Laine, Stephen Buttolph et Emin G¨un Sirer par rapport aux mécanismes de contrôle Sybil. Nous notons que le choix des protocoles consensuels est, pour l'essentiel, orthogonal au choix du mécanisme de commande Sybil. Cela ne veut pas dire que les mécanismes de contrôle Sybil sont des remplacements immédiats les uns pour les autres, car un choix particulier peut avoir des implications sur le sous-jacent garanties du protocole de consensus. Cependant, la famille Snow* peut être couplée à plusieurs de ces produits connus. mécanismes, sans modification significative. 225 En fin de compte, pour des raisons de sécurité et pour garantir que les incitations des participants sont alignées au bénéfice de le réseau, $AVAX choisit PoS comme mécanisme de contrôle principal de Sybil. Certaines formes de participation sont intrinsèquement centralisé : la fabrication de plates-formes minières (PoW), par exemple, est intrinsèquement centralisée entre les mains de quelques des personnes possédant le savoir-faire approprié et ayant accès aux dizaines de brevets nécessaires pour un VLSI compétitif fabrication. De plus, l’exploitation minière PoW perd de la valeur en raison des importantes subventions annuelles accordées aux mineurs. De même, 230 l'espace disque appartient en grande partie aux grands opérateurs de centres de données. De plus, tous les mécanismes de contrôle Sybil qui génèrent des coûts permanents, par ex. les coûts d'électricité pour hashing, la valeur des fuites hors de l'écosystème, sans parler détruire l'environnement. Ceci, à son tour, réduit l'enveloppe de faisabilité pour le token, dans lequel un une évolution des prix sur une courte période peut rendre le système inutilisable. La preuve de travail sélectionne intrinsèquement des mineurs qui ont les connexions nécessaires pour se procurer de l’électricité à bas prix, ce qui n’a pas grand-chose à voir avec la capacité des mineurs 235 pour sérialiser les transactions ou leurs contributions à l’écosystème global. Parmi ces options, nous choisissons proof-of-stake, parce qu'il est vert, accessible et ouvert à tous. Nous notons cependant que même si $AVAX utilise PoS, le réseau Avalanche permet de lancer des sous-réseaux avec PoW et PoS. Le jalonnement est un mécanisme naturel de participation à un réseau ouvert car il permet un échange économique direct. Argument : la probabilité de succès d’une attaque est directement proportionnelle à un coût monétaire bien défini 240 fonction. En d’autres termes, les nœuds concernés sont économiquement motivés à ne pas s’engager dans un comportement qui pourrait nuire à la valeur de leur participation. De plus, cette participation n'entraîne aucun coût d'entretien supplémentaire (autres puis le coût d'opportunité d'investir dans un autre actif), et possède la propriété qui, contrairement à l'équipement minier, est entièrement consommé s’il est utilisé lors d’une attaque catastrophique. Pour les opérations PoW, l'équipement minier peut être simplement réutilisés ou – si le propriétaire le décide – entièrement revendus sur le marché. 245 Un nœud souhaitant entrer dans le réseau peut le faire librement en posant d'abord un enjeu immobilisé. pendant la durée de la participation au réseau. L'utilisateur détermine le montant et la durée de la mise. Une fois acceptée, une mise ne peut être annulée. L'objectif principal est de garantir que les nœuds partagent substantiellement le même vue globalement stable du réseau. Nous prévoyons de fixer le temps minimum staking sur ordre d'un semaine. 250 Contrairement à d'autres systèmes qui proposent également un mécanisme PoS, $AVAX n'utilise pas de slashing, et par conséquent, toutes les mises sont restituées à l'expiration de la période staking. Cela évite des scénarios indésirables tels que une panne logicielle ou matérielle client entraînant une perte de pièces. Cela correspond à notre philosophie de conception de construire une technologie prévisible : les token jalonnés ne sont pas en danger, même en présence de logiciels ou défauts matériels. 255 Dans Avalanche, un nœud qui souhaite participer émet une transaction de participation spéciale sur la chaîne validator. Les transactions de staking nomment un montant à miser, la clé staking du participant qui est staking, la durée, et l'heure à laquelle la validation commencera. Une fois la transaction acceptée, les fonds seront bloqués jusqu'à ce que le fin de la période staking. Le montant minimum autorisé est décidé et appliqué par le système. L'enjeu Le montant placé par un participant a des implications à la fois sur le degré d'influence du participant dans leAvalanche Plateforme 2020/06/30 9 processus de consensus, ainsi que la récompense, comme nous le verrons plus loin. La durée staking spécifiée doit être comprise entre δmin et δmax, les délais minimum et maximum pendant lesquels toute mise peut être verrouillée. Comme avec le Montant staking, la période staking a également des implications sur la récompense dans le système. La perte ou le vol du La clé staking ne peut pas entraîner une perte d'actifs, car la clé staking est utilisée uniquement dans le processus de consensus, pas pour les actifs. transfert. 265 3.4 Contrats intelligents en $AVAX Au lancement, Avalanche prend en charge les smart contract standards basés sur Solidity via la machine virtuelle Ethereum (EVM). Nous prévoyons que la plateforme prendra en charge un ensemble plus riche et plus puissant de smart contract des outils, notamment : – Contrats intelligents avec exécution hors chaîne et vérification en chaîne. 270 – Contrats intelligents avec exécution parallèle. Tous les smart contract qui ne fonctionnent pas sur le même état dans n'importe quel sous-réseau dans Avalanche pourra s'exécuter en parallèle. – Un Solidity amélioré, appelé Solidity++. Ce nouveau langage prendra en charge le versioning et les mathématiques sécurisées et l'arithmétique à virgule fixe, un système de types amélioré, la compilation vers LLVM et l'exécution juste à temps. Si un développeur nécessite la prise en charge de EVM mais souhaite déployer des smart contract dans un sous-réseau privé, il 275 peut créer directement un nouveau sous-réseau. C'est ainsi que Avalanche permet le partitionnement spécifique à des fonctionnalités via les sous-réseaux. De plus, si un développeur a besoin d'interactions avec le logiciel intelligent Ethereum actuellement déployé contrats, ils peuvent interagir avec le sous-réseau Athereum, qui est une cuillère de Ethereum. Enfin, si un développeur nécessite un environnement d'exécution différent de la machine virtuelle Ethereum, ils peuvent choisir de déployer leur smart contract via un sous-réseau qui implémente un environnement d'exécution différent, tel que DAML 280 ou WASM. Les sous-réseaux peuvent prendre en charge des fonctionnalités supplémentaires au-delà du comportement des VM. Par exemple, les sous-réseaux peuvent appliquer les exigences de performances pour les nœuds validator plus gros qui contiennent des smart contract pendant des périodes plus longues, ou validators qui détiennent un contrat en privé. 4 Gouvernance et jeton $AVAX 4.1 Le jeton natif $AVAX 285 Politique monétaire Le token natif, $AVAX, est une offre plafonnée, où le plafond est fixé à 720 000 000 tokens, avec 360 000 000 token disponibles au lancement du réseau principal. Cependant, contrairement aux autres token à approvisionnement plafonné qui En fonction du taux de frappe perpétuel, la politique monétaire de \(AVAX is designed to react to changing economic conditions. In particular, the objective of \)AVAX consiste à équilibrer les incitations des utilisateurs à miser sur le token. plutôt que de l’utiliser pour interagir avec la variété de services disponibles sur la plateforme. Participants à la plateforme 290 agissent collectivement comme une banque de réserve décentralisée. Les leviers disponibles sur Avalanche sont staking récompenses, frais, et les parachutages, qui sont tous influencés par des paramètres gouvernables. Les récompenses de mise sont fixées par la gouvernance en chaîne et sont régies par une fonction conçue pour ne jamais dépasser l'offre plafonnée. Le jalonnement peut être induit en augmentant les frais ou en augmentant les récompenses staking. D’un autre côté, nous pouvons induire un engagement accru avec les services de la plateforme Avalanche en réduisant les frais et en diminuant la récompense staking.10 Kevin Sekniqi, Daniel Laine, Stephen Buttolph et Emin G¨un Sirer Utilisations Paiements Les véritables paiements peer-to-peer décentralisés sont en grande partie un rêve non réalisé pour l'industrie en raison de le manque de performance actuel des opérateurs historiques. $AVAX est aussi puissant et facile à utiliser que les paiements utilisant Visa, permettant des milliers de transactions dans le monde chaque seconde, de manière totalement décentralisée et sans confiance. De plus, pour les commerçants du monde entier, $AVAX offre une proposition de valeur directe par rapport à Visa, à savoir une valeur inférieure 300 frais. Jalonnement : sécurisation du système Sur la plateforme Avalanche, le contrôle sybil est réalisé via staking. Afin pour valider, un participant doit verrouiller des pièces ou miser. Les validateurs, parfois appelés « jalonneurs », sont rémunérés pour leurs services de validation sur la base du montant staking et de la durée staking, entre autres propriétés. La fonction de rémunération choisie doit minimiser la variance, garantissant que les gros intervenants ne 305 reçoivent de manière disproportionnée une plus grande compensation. Les participants ne sont également soumis à aucun facteur de « chance », comme dans Exploitation minière PoW. Un tel système de récompense décourage également la formation de pools miniers ou de staking permettant de véritablement participation décentralisée et sans confiance au réseau. Swaps atomiques En plus de fournir la sécurité de base du système, le $AVAX token sert d'unité universelle d'échange. À partir de là, la plate-forme Avalanche sera en mesure de prendre en charge les échanges atomiques sans confiance de manière native sur 310 la plateforme permettant des échanges natifs et véritablement décentralisés de tout type d'actifs directement sur Avalanche. 4.2 Gouvernance La gouvernance est essentielle au développement et à l’adoption de toute plateforme car, comme pour tous les autres types des systèmes – Avalanche sera également confronté à une évolution et des mises à jour naturelles. $AVAX fournit une gouvernance en chaîne pour les paramètres critiques du réseau où les participants peuvent voter sur les modifications apportées au réseau et 315 régler démocratiquement les décisions de mise à niveau du réseau. Cela inclut des facteurs tels que le montant minimum de staking, taux de frappe, ainsi que d'autres paramètres économiques. Cela permet à la plate-forme d'effectuer efficacement une optimisation dynamique des paramètres via une foule oracle. Cependant, contrairement à certaines autres plateformes de gouvernance là-bas, Avalanche ne permet pas de modifications illimitées des aspects arbitraires du système. Au lieu de cela, seul un un nombre prédéterminé de paramètres peut être modifié via la gouvernance, rendant le système plus prévisible 320 et accroître la sécurité. De plus, tous les paramètres gouvernables sont soumis à des limites dans des délais précis, introduire une hystérésis et garantir que le système reste prévisible sur de courtes périodes. Un processus réalisable pour trouver des valeurs globalement acceptables pour les paramètres du système est essentiel pour les systèmes décentralisés sans gardiens. Avalanche peut utiliser son mécanisme de consensus pour créer un système qui permet à quiconque de proposer des transactions spéciales qui sont, par essence, des sondages à l'échelle du système. Tout nœud participant peut 325 émettre de telles propositions. Le taux de récompense nominal est un paramètre important qui affecte toute monnaie, qu'elle soit numérique ou foncière. Malheureusement, les crypto-monnaies qui corrigent ce paramètre peuvent être confrontées à divers problèmes, notamment la déflation ou l'inflation. À cette fin, le taux de récompense nominal est soumis à une gouvernance, dans des limites préétablies. Cela va permettre aux détenteurs de token de choisir si $AVAX est finalement plafonné, non plafonné ou même déflationniste.Avalanche Plateforme 2020/06/30 11 Les frais de transaction, désignés par l'ensemble F, sont également soumis à la gouvernance. F est en fait un tuple qui décrit les frais associés aux différentes instructions et transactions. Enfin, staking fois et montants sont également gouvernables. La liste de ces paramètres est définie sur la figure 1. – ∆ : Montant du Staking, libellé en $AVAX. Cette valeur définit la mise minimale requise pour être placée comme caution avant de participer au système. – δmin : Le temps minimal requis pour qu'un nœud s'implante dans le système. – δmax : La durée maximale qu'un nœud peut miser. – ρ : (π∆, τδmin) →R : La fonction du taux de récompense, également appelée taux de frappe, détermine la récompense a le participant peut réclamer en fonction de son montant staking étant donné un certain nombre de nœuds π divulgués publiquement dont il est propriétaire, sur une période de τ δmin consécutives, telle que τδmin ≤δmax. – F : la structure des frais, qui est un ensemble de paramètres de frais gouvernables qui spécifient les coûts de diverses transactions. Fig. 1. Principaux paramètres non consensuels utilisés dans Avalanche. Toute notation est redéfinie lors de la première utilisation. Conformément au principe de prévisibilité dans un système financier, la gouvernance dans $AVAX a une hystérésis, ce qui signifie que les modifications apportées aux paramètres dépendent fortement de leurs modifications récentes. Il y a deux limites 335 associés à chaque paramètre gouvernable : temps et plage. Une fois qu'un paramètre est modifié à l'aide d'une gouvernance transaction, il devient très difficile de le changer à nouveau immédiatement et pour un montant important. Ces difficultés et les contraintes de valeur se relâchent à mesure que le temps s'écoule depuis le dernier changement. Globalement, cela empêche le système de changeant radicalement sur une courte période de temps, permettant aux utilisateurs de prédire en toute sécurité les paramètres du système dans le à court terme, tout en bénéficiant d'un contrôle et d'une flexibilité forts sur le long terme. 340

शासन

1.1 Avalanche लक्ष्य और सिद्धांत Avalanche एक उच्च-प्रदर्शन, स्केलेबल, अनुकूलन योग्य और सुरक्षित blockchain प्लेटफ़ॉर्म है। इसका लक्ष्य तीन हैं व्यापक उपयोग के मामले: 15 - बिल्डिंग एप्लिकेशन-विशिष्ट blockchains, अनुमति प्राप्त (निजी) और अनुमति रहित (सार्वजनिक) तक फैली हुई तैनाती. - अत्यधिक स्केलेबल और विकेन्द्रीकृत अनुप्रयोगों (डैप) का निर्माण और लॉन्च करना। - कस्टम नियमों, अनुबंधों और राइडर्स (स्मार्ट संपत्ति) के साथ मनमाने ढंग से जटिल डिजिटल संपत्ति का निर्माण। 1 दूरंदेशी बयान आम तौर पर भविष्य की घटनाओं या हमारे भविष्य के प्रदर्शन से संबंधित होते हैं। इसमें शामिल है, लेकिन नहीं है Avalanche के अनुमानित प्रदर्शन तक सीमित; इसके व्यवसाय और परियोजनाओं का अपेक्षित विकास; क्रियान्वयन इसके दृष्टिकोण और विकास रणनीति के बारे में; और उन परियोजनाओं को पूरा करना जो वर्तमान में चल रही हैं, विकास में हैं या अन्यथा विचाराधीन है। भविष्योन्मुखी बयान हमारे प्रबंधन की मान्यताओं और धारणाओं का प्रतिनिधित्व करते हैं केवल इस प्रस्तुति की तारीख तक। ये कथन भविष्य के प्रदर्शन की गारंटी नहीं हैं और अनुचित हैं उन पर निर्भरता नहीं रखनी चाहिए. इस तरह के भविष्योन्मुखी बयानों में आवश्यक रूप से ज्ञात और अज्ञात शामिल होते हैं जोखिम, जिसके कारण भविष्य में वास्तविक प्रदर्शन और परिणाम किसी भी अनुमान से भौतिक रूप से भिन्न हो सकते हैं यहां व्यक्त या निहित है। Avalanche भविष्योन्मुखी बयानों को अद्यतन करने के लिए कोई दायित्व नहीं लेता है। हालाँकि भविष्योन्मुखी बयान उस समय हमारी सबसे अच्छी भविष्यवाणी होते हैं, जब वे दिए जाते हैं, इस बात का कोई आश्वासन नहीं दिया जा सकता है सटीक साबित होंगे, क्योंकि वास्तविक परिणाम और भविष्य की घटनाएं भौतिक रूप से भिन्न हो सकती हैं। पाठक को सावधान किया जाता है कि ऐसा न करें भविष्योन्मुखी बयानों पर अनुचित निर्भरता रखना।2 केविन सेक्निकी, डेनियल लाइन, स्टीफ़न बटोल्फ़, और एमिन गुन सीरर Avalanche का व्यापक उद्देश्य निर्माण, हस्तांतरण और व्यापार के लिए एक एकीकृत मंच प्रदान करना है 20 डिजिटल संपत्ति। निर्माण के अनुसार, Avalanche में निम्नलिखित गुण हैं: स्केलेबल Avalanche को बड़े पैमाने पर स्केलेबल, मजबूत और कुशल बनाया गया है। मुख्य सर्वसम्मति इंजन संभावित रूप से करोड़ों इंटरनेट से जुड़े, कम और उच्च शक्ति वाले उपकरणों के वैश्विक नेटवर्क का समर्थन करने में सक्षम है जो कम विलंबता और प्रति सेकंड बहुत अधिक लेनदेन के साथ निर्बाध रूप से काम करते हैं। 25 सुरक्षित Avalanche को मजबूत बनाने और उच्च सुरक्षा प्राप्त करने के लिए डिज़ाइन किया गया है। शास्त्रीय सर्वसम्मति प्रोटोकॉल हैं एफ हमलावरों का सामना करने के लिए डिज़ाइन किया गया है, और आकार एफ + 1 या आकार के हमलावर का सामना करने पर पूरी तरह से विफल हो जाता है बड़ा, और जब 51% खनिक बीजान्टिन हैं तो नाकामोटो सर्वसम्मति कोई सुरक्षा प्रदान नहीं करती है। इसके विपरीत, Avalanche सुरक्षा की बहुत मजबूत गारंटी प्रदान करता है जब हमलावर एक निश्चित सीमा से नीचे होता है, जो सिस्टम डिज़ाइनर द्वारा पैरामीट्रिज़ किया जा सकता है, और जब हमलावर आगे बढ़ता है तो यह शानदार गिरावट प्रदान करता है 30 यह दहलीज. यह हमलावर की संख्या 51% से अधिक होने पर भी सुरक्षा (लेकिन जीवंतता नहीं) की गारंटी दे सकता है। यह है ऐसी मजबूत सुरक्षा गारंटी प्रदान करने वाली पहली अनुमति रहित प्रणाली। विकेंद्रीकृत Avalanche को अभूतपूर्व विकेंद्रीकरण प्रदान करने के लिए डिज़ाइन किया गया है। इसका तात्पर्य प्रतिबद्धता से है एकाधिक ग्राहक कार्यान्वयन और किसी भी प्रकार का कोई केंद्रीकृत नियंत्रण नहीं। पारिस्थितिकी तंत्र को बचने के लिए डिज़ाइन किया गया है विभिन्न रुचियों वाले उपयोगकर्ताओं के वर्गों के बीच विभाजन। महत्वपूर्ण बात यह है कि खनिकों के बीच कोई भेद नहीं है, 35 डेवलपर्स, और उपयोगकर्ता। शासकीय और लोकतांत्रिक $AVAX एक अत्यधिक समावेशी मंच है, जो किसी को भी इससे जुड़ने में सक्षम बनाता है नेटवर्क बनाएं और सत्यापन में भाग लें और शासन में प्रत्यक्ष भूमिका निभाएं। कोई भी token धारक वोट दे सकता है प्रमुख वित्तीय मापदंडों का चयन करना और यह चुनना कि सिस्टम कैसे विकसित होता है। इंटरऑपरेबल और लचीला Avalanche को बड़ी संख्या में लोगों के लिए एक सार्वभौमिक और लचीला बुनियादी ढांचा बनाने के लिए डिज़ाइन किया गया है 40 blockchains/संपत्तियों का, जहां आधार $AVAX का उपयोग सुरक्षा के लिए और विनिमय के लिए खाते की एक इकाई के रूप में किया जाता है। द सिस्टम का उद्देश्य, मूल्य-तटस्थ फैशन में, शीर्ष पर बनाए जाने वाले कई blockchain का समर्थन करना है। मंच इसे मूल रूप से डिज़ाइन किया गया है ताकि मौजूदा blockchains को उस पर पोर्ट करना, शेष राशि आयात करना आसान हो सके। एकाधिक स्क्रिप्टिंग भाषाओं और वर्चुअल मशीनों का समर्थन करें, और एकाधिक परिनियोजन का सार्थक समर्थन करें परिदृश्य। 45 रूपरेखा इस पेपर का शेष भाग चार प्रमुख खंडों में विभाजित है। धारा 2 इसके विवरण की रूपरेखा प्रस्तुत करती है इंजन जो प्लेटफ़ॉर्म को शक्ति प्रदान करता है। खंड 3 में मंच के पीछे के वास्तुशिल्प मॉडल पर चर्चा की गई है, जिसमें शामिल है सबनेटवर्क, वर्चुअल मशीन, बूटस्ट्रैपिंग, सदस्यता, और staking। धारा 4 शासन की व्याख्या करती है मॉडल जो प्रमुख आर्थिक मापदंडों में गतिशील परिवर्तन को सक्षम बनाता है। अंत में, धारा 5 में विभिन्न की खोज की गई है संभावित अनुकूलन, पोस्ट-क्वांटम क्रिप्टोग्राफी और यथार्थवादी सहित रुचि के परिधीय विषय 50 विरोधी.

Avalanche प्लेटफ़ॉर्म 2020/06/30 3 नामकरण परंपरा प्लेटफ़ॉर्म का नाम Avalanche है, और इसे आमतौर पर "Avalanche" कहा जाता है प्लेटफ़ॉर्म", और "Avalanche नेटवर्क", या - बस - Avalanche के साथ विनिमेय/समानार्थी है। कोडबेस को "v.[0-9].[0-9].[0-100]" लेबल वाले तीन संख्यात्मक पहचानकर्ताओं का उपयोग करके जारी किया जाएगा, जहां पहला नंबर प्रमुख रिलीज़ की पहचान करता है, दूसरा नंबर छोटी रिलीज़ की पहचान करता है, और तीसरा नंबर छोटी रिलीज़ की पहचान करता है। 55 पैच की पहचान करता है. पहली सार्वजनिक रिलीज़, कोडनेम Avalanche बोरेलिस, v. 1.0.0 है। मूल निवासी token प्लेटफ़ॉर्म को "$AVAX" कहा जाता है। Avalanche प्लेटफ़ॉर्म द्वारा उपयोग किए जाने वाले सर्वसम्मति प्रोटोकॉल का परिवार है स्नो* परिवार के रूप में जाना जाता है। तीन ठोस तात्कालिकताएँ हैं, जिन्हें Avalanche, स्नोमैन, और कहा जाता है ठंढा।

Gouvernance

1.1 Avalanche Buts et principes Avalanche est une plateforme blockchain hautes performances, évolutive, personnalisable et sécurisée. Il cible trois cas d'utilisation généraux : 15 – Création de blockchain spécifiques à l'application, couvrant les autorisations (privées) et sans autorisation (publiques) déploiements. – Création et lancement d’applications hautement évolutives et décentralisées (Dapps). – Créer des actifs numériques arbitrairement complexes avec des règles, des clauses et des avenants personnalisés (actifs intelligents). 1 Les déclarations prospectives se rapportent généralement à des événements futurs ou à nos performances futures. Cela inclut, mais n'est pas limité aux performances projetées de Avalanche ; l'évolution attendue de son activité et de ses projets ; exécution de sa vision et de sa stratégie de croissance ; et la réalisation de projets actuellement en cours, en développement ou sinon à l'étude. Les déclarations prospectives représentent les convictions et hypothèses de notre direction. seulement à compter de la date de cette présentation. Ces déclarations ne constituent pas des garanties de performances futures et des il ne faut pas s’y fier. Ces déclarations prospectives impliquent nécessairement des informations connues et inconnues. risques, qui peuvent faire en sorte que la performance réelle et les résultats des périodes futures diffèrent sensiblement des projections. exprimé ou implicite dans les présentes. Avalanche n'assume aucune obligation de mettre à jour les déclarations prospectives. Bien que les déclarations prospectives constituent notre meilleure prédiction au moment où elles sont faites, rien ne garantit qu'elles s’avérera exact, car les résultats réels et les événements futurs pourraient différer sensiblement. Le lecteur est averti de ne pas de se fier indûment aux déclarations prospectives.2 Kevin Sekniqi, Daniel Laine, Stephen Buttolph et Emin G¨un Sirer L'objectif primordial de Avalanche est de fournir une plate-forme unificatrice pour la création, le transfert et le commerce de 20 actifs numériques. Par construction, Avalanche possède les propriétés suivantes : Évolutif Avalanche est conçu pour être massivement évolutif, robuste et efficace. Le principal moteur de consensus est capable de prendre en charge un réseau mondial de centaines de millions d'appareils connectés à Internet, de faible ou de forte puissance, qui fonctionnent de manière transparente, avec de faibles latences et des transactions par seconde très élevées. 25 Secure Avalanche est conçu pour être robuste et offrir une sécurité élevée. Les protocoles de consensus classiques sont conçu pour résister jusqu'à f attaquants, et échouer complètement face à un attaquant de taille f + 1 ou plus grande, et le consensus de Nakamoto n’offre aucune sécurité alors que 51 % des mineurs sont byzantins. En revanche, Avalanche apporte une très forte garantie de sécurité lorsque l'attaquant est en dessous d'un certain seuil, ce qui peut être paramétré par le concepteur du système et fournit une dégradation progressive lorsque l'attaquant dépasse 30 ce seuil. Il peut maintenir les garanties de sécurité (mais pas de vivacité) même lorsque l'attaquant dépasse 51 %. C'est le premier système sans autorisation à fournir des garanties de sécurité aussi solides. Décentralisé Avalanche est conçu pour fournir une décentralisation sans précédent. Cela implique un engagement à plusieurs implémentations client et aucun contrôle centralisé d’aucune sorte. L'écosystème est conçu pour éviter divisions entre classes d’utilisateurs ayant des intérêts différents. Surtout, il n'y a aucune distinction entre les mineurs, 35 développeurs et utilisateurs. Gouvernable et démocratique $AVAX est une plateforme hautement inclusive, qui permet à chacun de se connecter à son réseau et participer à la validation et à la gouvernance. Tout détenteur de token peut voter sélectionner les paramètres financiers clés et choisir la façon dont le système évolue. Interopérable et flexible Avalanche est conçu pour être une infrastructure universelle et flexible pour une multitude 40 de blockchains/actifs, où la base $AVAX est utilisée à des fins de sécurité et comme unité de compte pour l'échange. Le Le système est destiné à prendre en charge, de manière neutre en termes de valeur, de nombreux blockchain à construire dessus. La plateforme est conçu dès le départ pour faciliter le portage de blockchain existants, l'importation de soldes, prendre en charge plusieurs langages de script et machines virtuelles, et prendre en charge de manière significative plusieurs déploiements scénarios. 45 Aperçu Le reste de cet article est divisé en quatre sections principales. La section 2 présente les détails de moteur qui alimente la plateforme. La section 3 traite du modèle architectural derrière la plate-forme, y compris sous-réseaux, machines virtuelles, démarrage, adhésion et staking. La section 4 explique la gouvernance modèle qui permet des changements dynamiques dans les paramètres économiques clés. Enfin, dans la section 5, nous explorons diverses sujets d'intérêt périphériques, y compris les optimisations potentielles, la cryptographie post-quantique et les 50 adversaires.

Avalanche Plateforme 2020/06/30 3 Convention de dénomination Le nom de la plateforme est Avalanche et est généralement appelé « le Avalanche ». plateforme », et est interchangeable/synonyme de « le réseau Avalanche », ou – simplement – Avalanche. Les bases de code seront publiées en utilisant trois identifiants numériques, intitulés « v.[0-9].[0-9].[0-100] », où le le premier numéro identifie les versions majeures, le deuxième numéro identifie les versions mineures et le troisième numéro 55 identifie les correctifs. La première version publique, nommée Avalanche Borealis, est la version 1.0.0. Le natif token de la plateforme s’appelle « $AVAX ». La famille de protocoles de consensus utilisée par la plateforme Avalanche est appelée la famille Snow*. Il existe trois instanciations concrètes, appelées Avalanche, Snowman et Glacial.

बहस