Chainlink : un réseau Oracle décentralisé

सारांश

इस श्वेतपत्र में, हम मूल Chainlink श्वेतपत्र में इसकी प्रारंभिक अवधारणा से परे Chainlink के विकास के लिए एक दृष्टिकोण व्यक्त करते हैं। हम पूर्वाभास करते हैं oracle नेटवर्क के लिए एक बढ़ती हुई भूमिका, जिसमें वे तेज, विश्वसनीय और प्रदान करके मौजूदा और नए blockchain को पूरक और बढ़ाते हैं। गोपनीयता-संरक्षण सार्वभौमिक कनेक्टिविटी और ओ-चेन गणना smart contracts. हमारी योजना का आधार वह है जिसे हम विकेंद्रीकृत ओरेकल नेटवर्क कहते हैं, या संक्षेप में DONs। DON एक नेटवर्क है जिसका रखरखाव Chainlink की एक समिति द्वारा किया जाता है नोड्स. यह oracle कार्यों की असीमित रेंज के लिए चुने गए किसी भी कार्य का समर्थन करता है समिति द्वारा तैनाती. एक DON इस प्रकार एक शक्तिशाली अमूर्त परत के रूप में कार्य करता है, व्यापक ओ-चेन संसाधनों और अत्यधिक के लिए smart contracts के लिए इंटरफेस की पेशकश DON के भीतर ही कुशल फिर भी विकेन्द्रीकृत ऑफ-चेन कंप्यूटिंग संसाधन। स्प्रिंगबोर्ड के रूप में DONs के साथ, Chainlink सात क्षेत्रों में प्रगति पर ध्यान केंद्रित करने की योजना बना रहा है प्रमुख क्षेत्र: • हाइब्रिड smart contracts: ऑन-चेन को सुरक्षित रूप से कंपोज करके मौजूदा smart contract क्षमताओं को बढ़ाने के लिए एक शक्तिशाली, सामान्य ढांचे की पेशकश और ओff-चेन कंप्यूटिंग संसाधनों को हम हाइब्रिड smart contracts कहते हैं। • जटिलता को दूर करना: डेवलपर्स और उपयोगकर्ताओं को सरलता से प्रस्तुत करना कार्यक्षमता जटिल अंतर्निहित से परिचित होने की आवश्यकता को समाप्त कर देती है प्रोटोकॉल और सिस्टम सीमाएँ। • स्केलिंग: यह सुनिश्चित करना कि oracle सेवाएं विलंबता और थ्रूपुट प्राप्त करें उच्च-प्रदर्शन विकेन्द्रीकृत प्रणालियों द्वारा मांग की गई। • गोपनीयता: अगली पीढ़ी की प्रणालियों को सक्षम करना जो blockchains' को जोड़ती हैं संवेदनशील के लिए मजबूत नई गोपनीयता सुरक्षा के साथ सहज पारदर्शिता डेटा. • लेन-देन के लिए आदेश-निष्पक्षता: तरीकों से लेन-देन अनुक्रमण का समर्थन करना जो अंतिम उपयोगकर्ताओं के लिए उचित हैं और फ्रंट-रनिंग और अन्य हमलों को रोकते हैं बॉट और शोषणकारी खनिक। • विश्वास-न्यूनीकरण: समर्थन की एक अत्यधिक भरोसेमंद परत बनाना विकेंद्रीकरण के माध्यम से smart contracts और अन्य oracle-निर्भर सिस्टम, उच्च-सुरक्षा blockchains में मजबूत एंकरिंग, क्रिप्टोग्राफ़िक तकनीकें, और क्रिप्टोआर्थिक गारंटी। • प्रोत्साहन-आधारित (क्रिप्टोइकोनॉमिक) सुरक्षा: सख्ती से डिजाइन और मजबूती से तैनात करने वाले तंत्र जो यह सुनिश्चित करते हैं कि DONs में नोड्स को विश्वसनीय और सही ढंग से व्यवहार करने के लिए मजबूत आर्थिक प्रोत्साहन मिले, यहां तक कि अच्छी तरह से संसाधन वाले विरोधियों के सामने भी। हम Chainlink समुदाय द्वारा प्रारंभिक और चल रहे नवाचार प्रस्तुत करते हैं इनमें से प्रत्येक क्षेत्र में, विस्तार और उत्तरोत्तर वृद्धि की एक तस्वीर प्रदान की गई है Chainlink नेटवर्क के लिए शक्तिशाली क्षमताओं की योजना बनाई गई।

Résumé

Dans ce livre blanc, nous exprimons une vision de l'évolution de Chainlink au-delà de sa conception initiale dans le livre blanc original Chainlink. Nous prévoyons un rôle de plus en plus étendu pour les réseaux oracle, dans lequel ils complètent et améliorent les blockchain existants et nouveaux en fournissant des services rapides, fiables et Connectivité universelle préservant la confidentialité et calcul hors chaîne pour smart contracts. La base de notre plan est ce que nous appelons les réseaux Oracle décentralisés, ou DONs pour faire court. Un DON est un réseau entretenu par un comité de Chainlink nœuds. Il prend en charge n'importe laquelle d'une gamme illimitée de fonctions oracle choisies pour déploiement par le comité. Un DON agit ainsi comme une puissante couche d'abstraction, offrant des interfaces pour les smart contract vers des ressources hors chaîne étendues et hautement Ressources informatiques hors chaîne efficaces mais décentralisées au sein du DON lui-même. Avec DONs comme tremplin, Chainlink prévoit de se concentrer sur les avancées dans sept domaines clés : • smart contract hybrides : offrant un cadre général puissant pour augmenter les capacités smart contract existantes en composant en toute sécurité en chaîne et des ressources informatiques hors chaîne dans ce que nous appelons des smart contract hybrides. • Faire abstraction de la complexité : présenter aux développeurs et aux utilisateurs des la fonctionnalité élimine le besoin de se familiariser avec des sous-jacents complexes protocoles et limites du système. • Mise à l'échelle : garantir que les services oracle atteignent les latences et les débits exigé par les systèmes décentralisés hautes performances. • Confidentialité : permettre des systèmes de nouvelle génération qui combinent les blockchain transparence innée avec de nouvelles protections de confidentialité solides pour les informations sensibles données. • Équité des ordres pour les transactions : prise en charge du séquençage des transactions de différentes manières qui sont équitables pour les utilisateurs finaux et empêchent les attaques frontales et autres par robots et mineurs exploiteurs. • Minimisation de la confiance : création d'une couche de support hautement fiable pour smart contracts et autres systèmes dépendants de oracle par décentralisation, ancrage fort dans des blockchain de haute sécurité, cryptographie techniques et garanties cryptoéconomiques. • Sécurité (cryptoéconomique) basée sur des incitations : concevoir rigoureusement et déployer de manière robuste des mécanismes qui garantissent que les nœuds dans les DONs ont de fortes incitations économiques à se comporter de manière fiable et correcte, même face à des adversaires disposant de ressources suffisantes. Nous présentons les innovations préliminaires et en cours de la communauté Chainlink dans chacun de ces domaines, donnant une image de l'élargissement et de la croissance croissante capacités puissantes prévues pour le réseau Chainlink.

परिचय

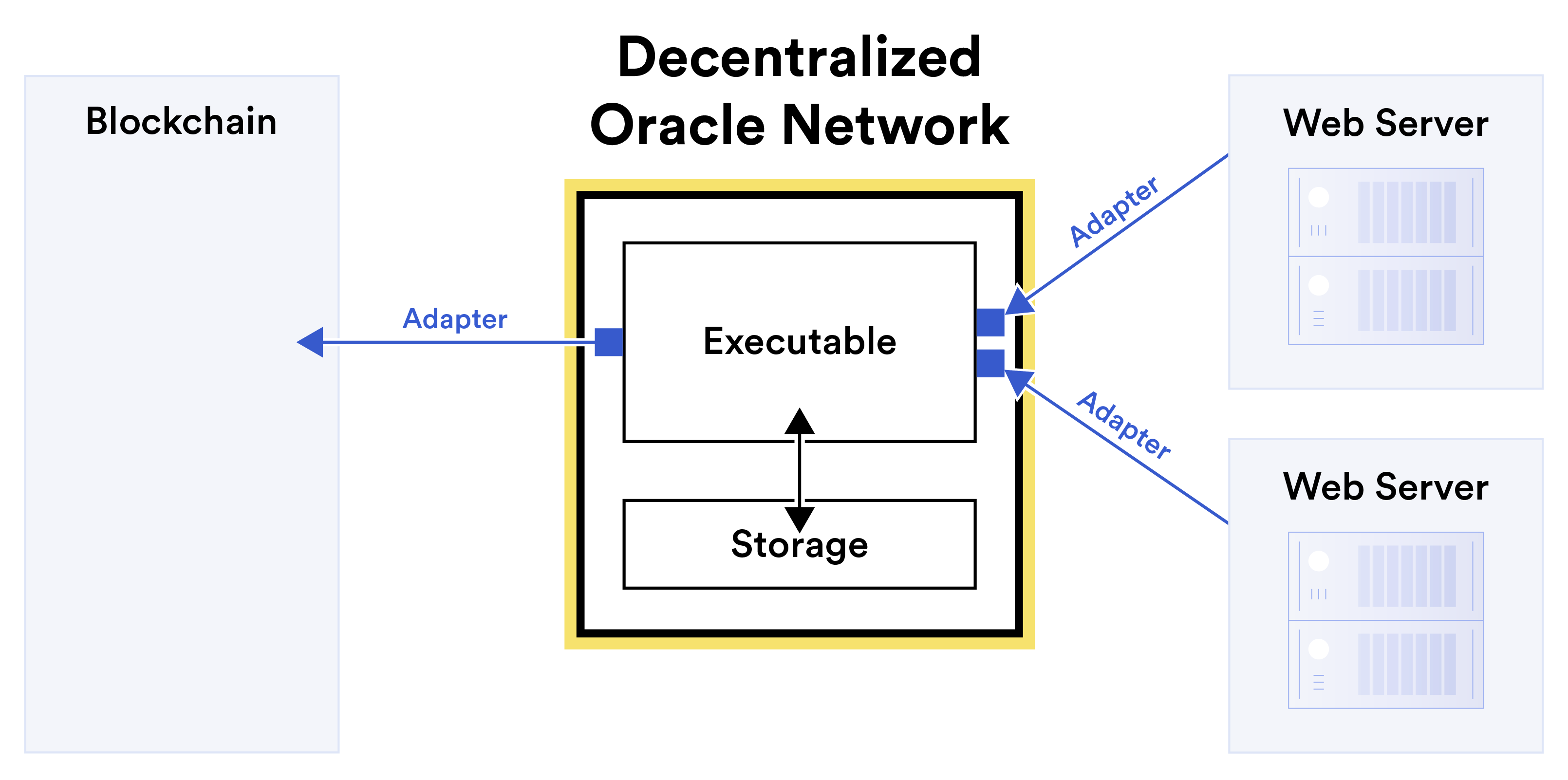

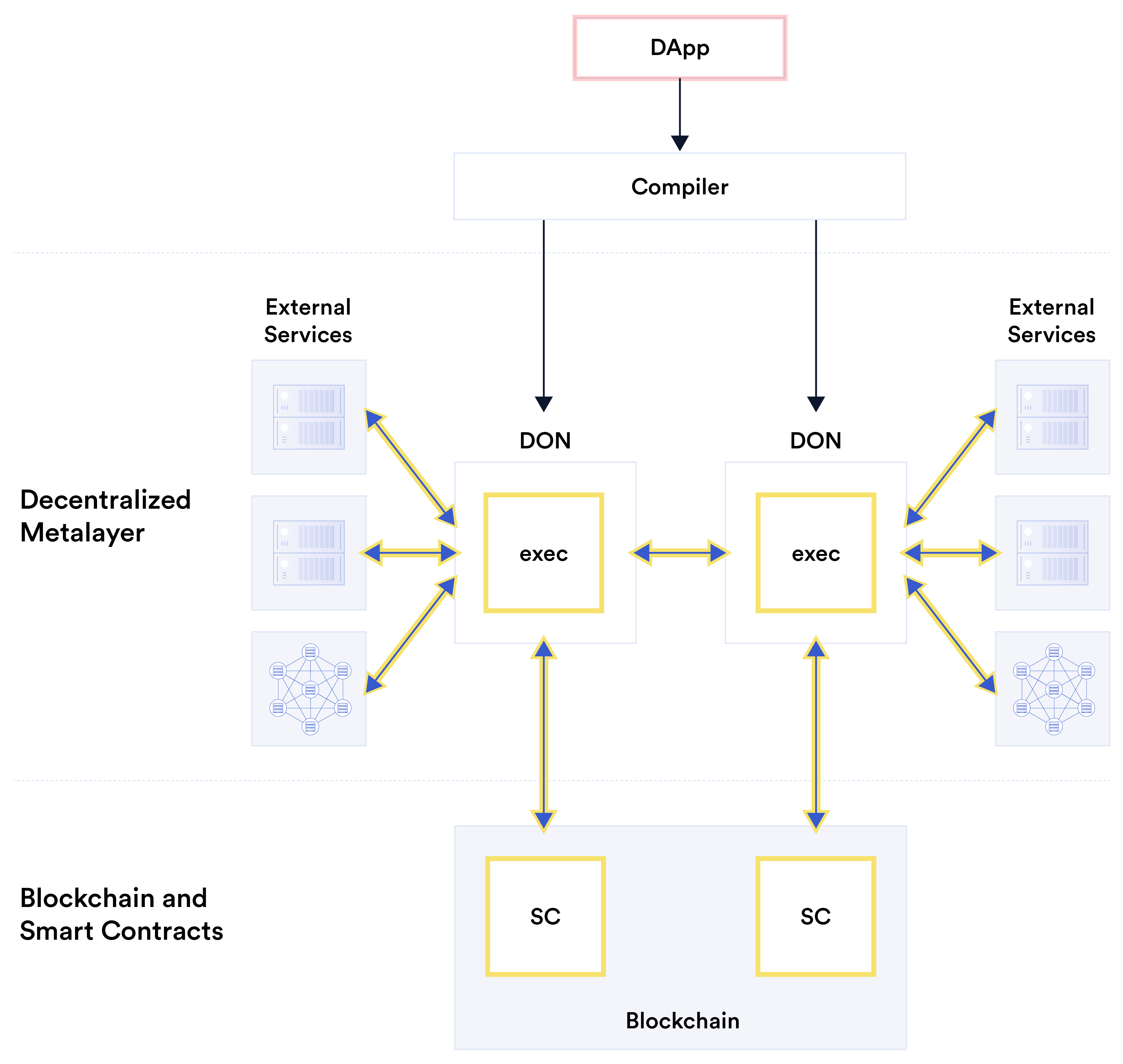

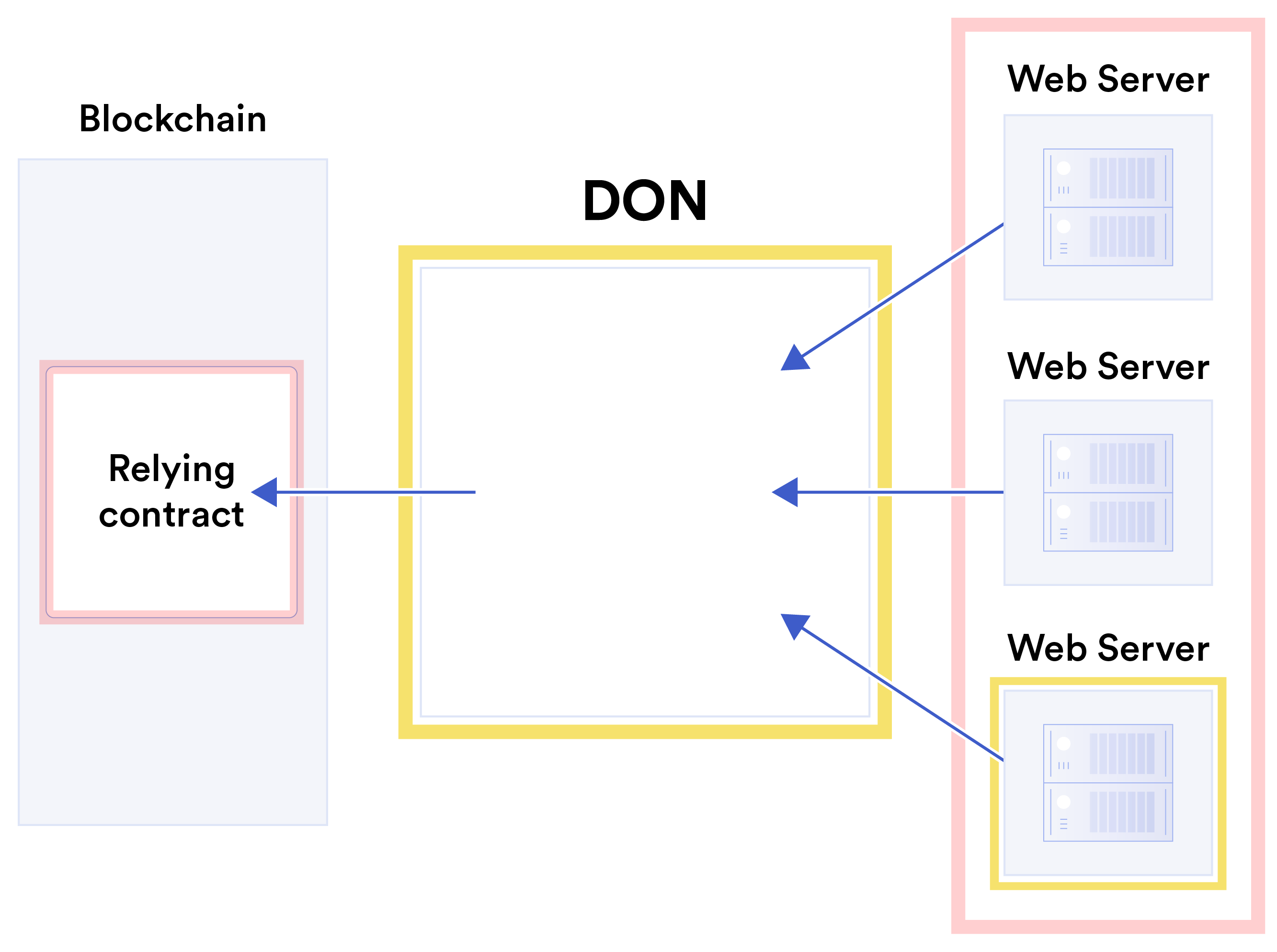

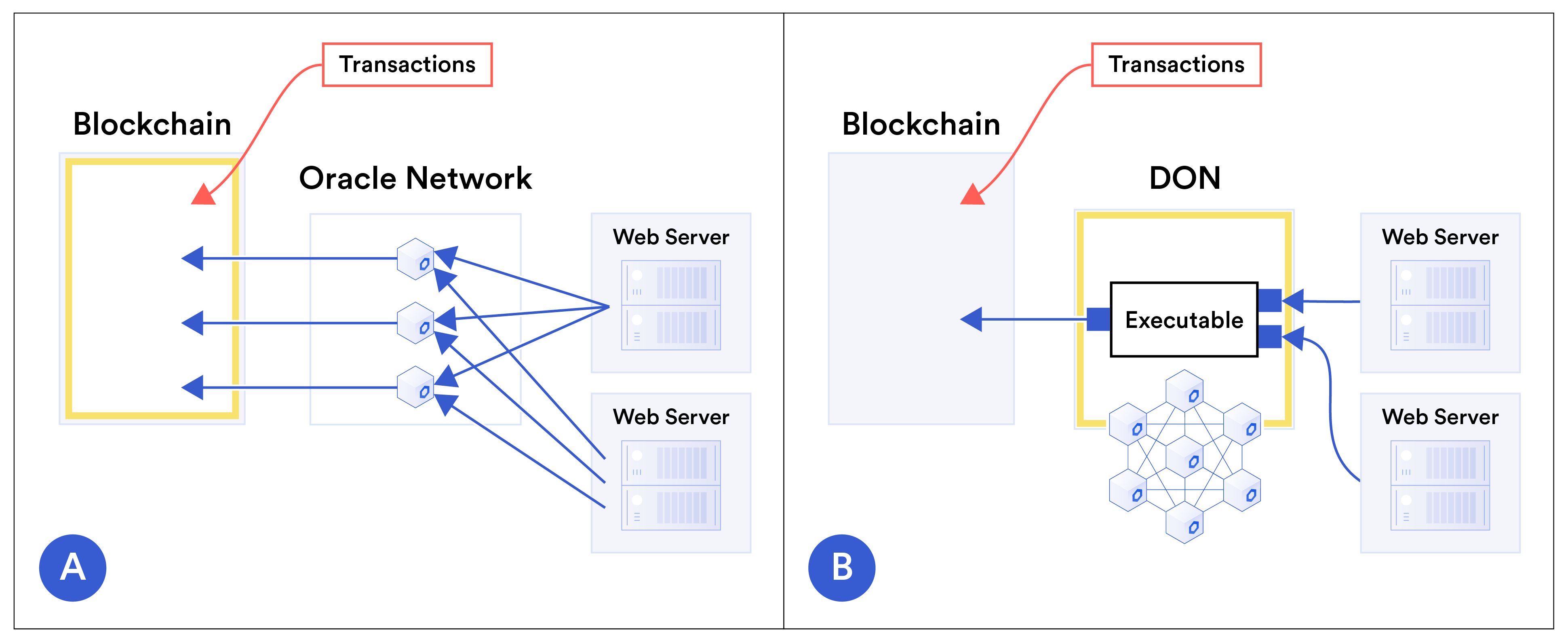

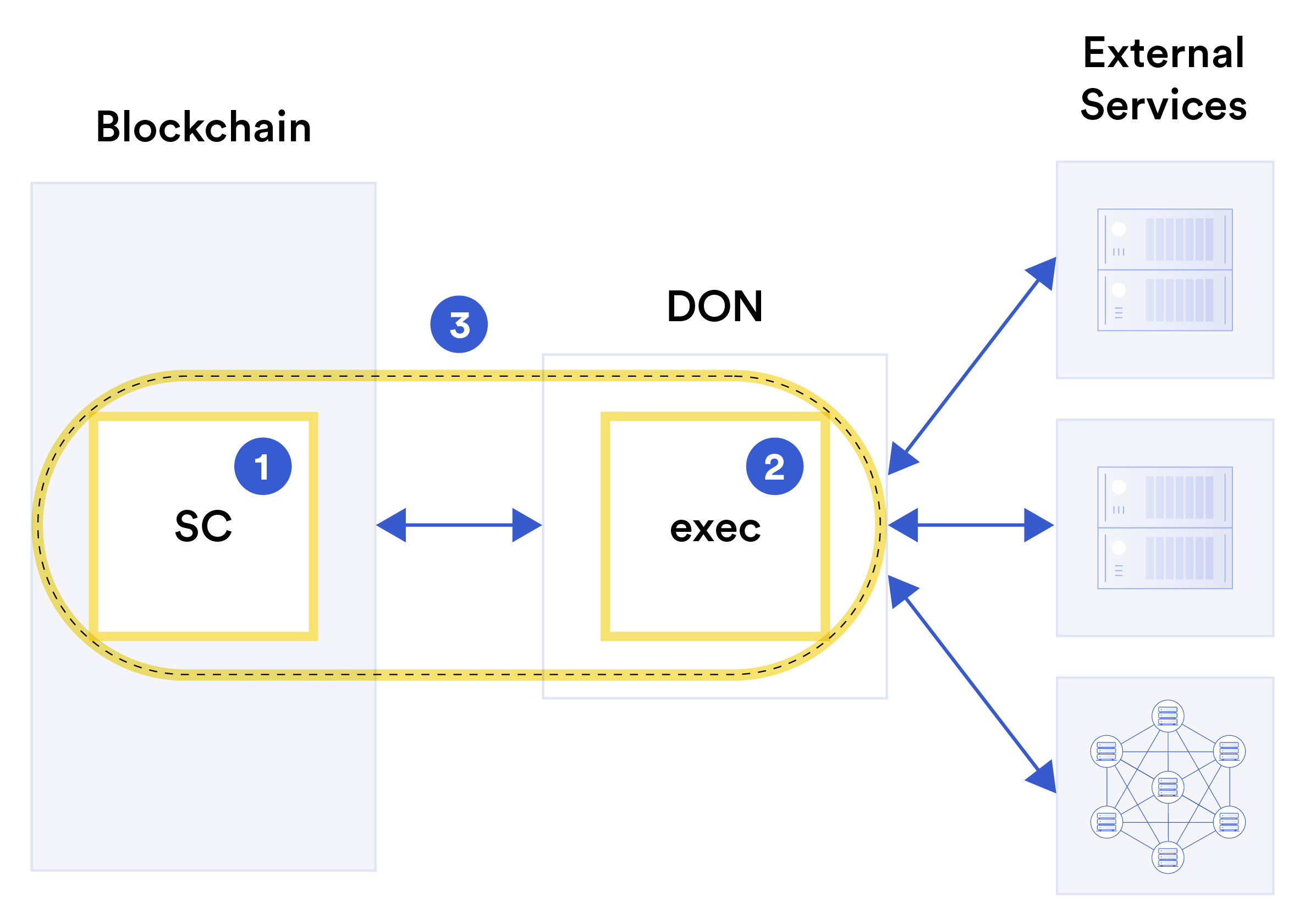

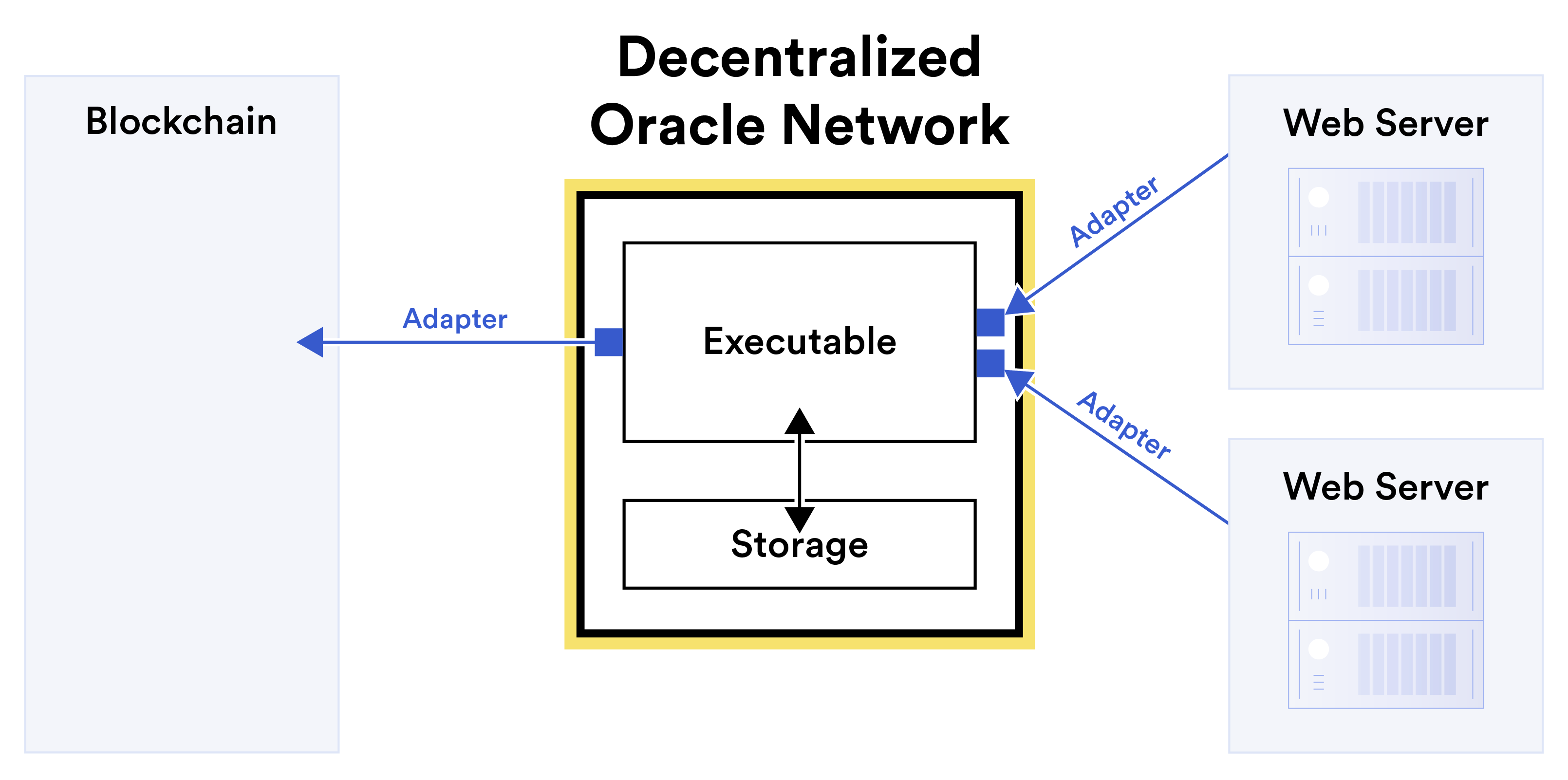

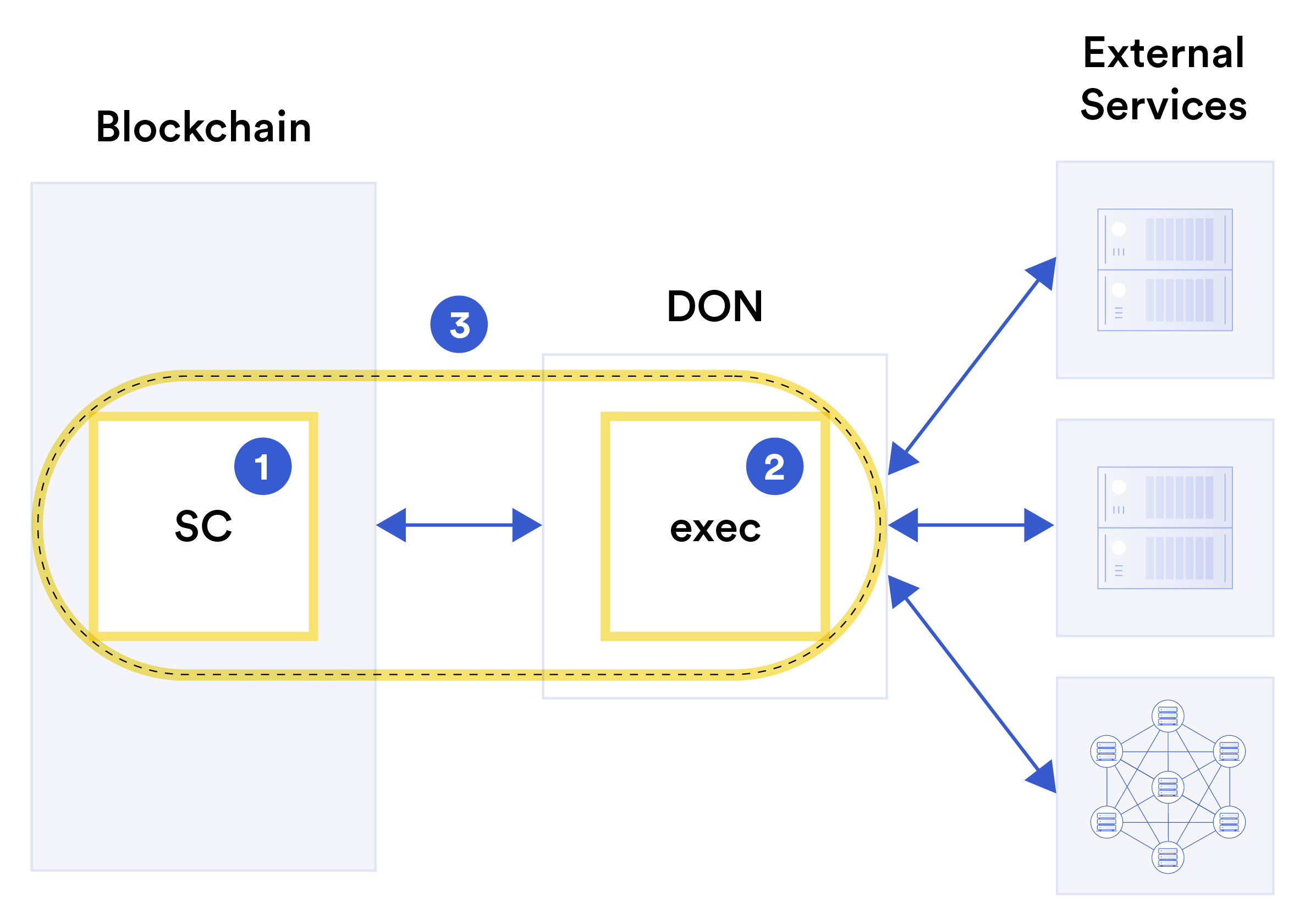

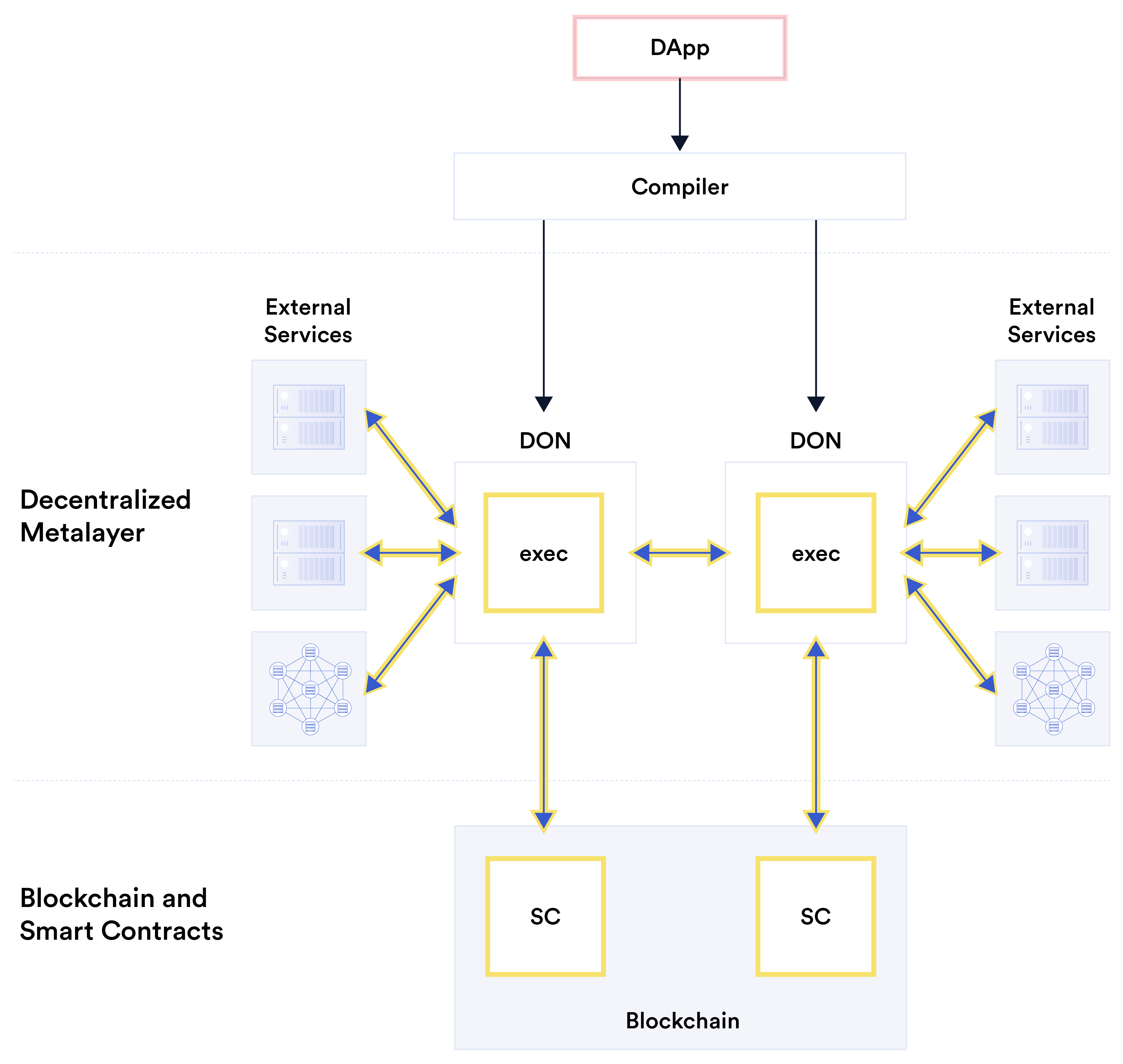

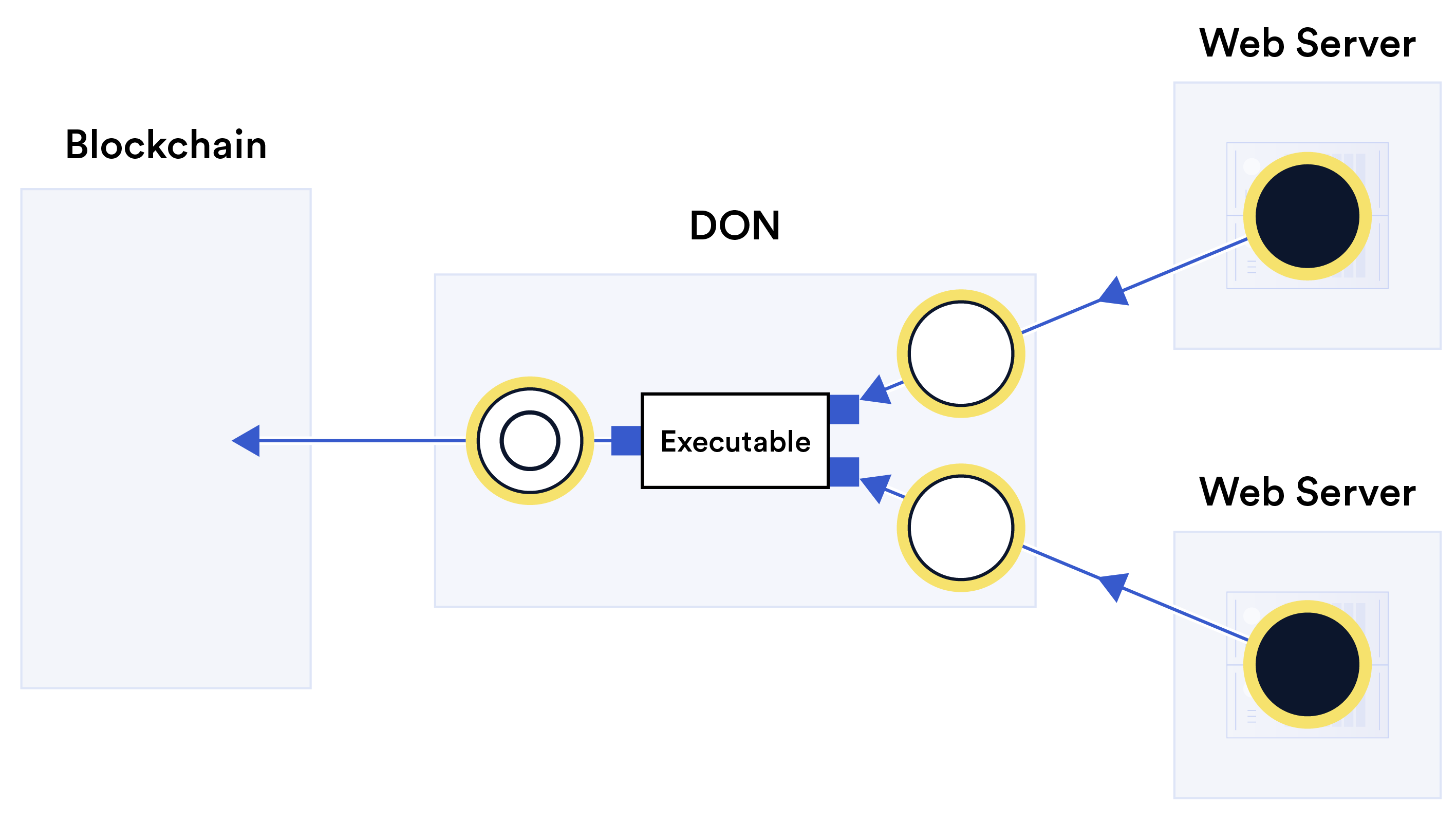

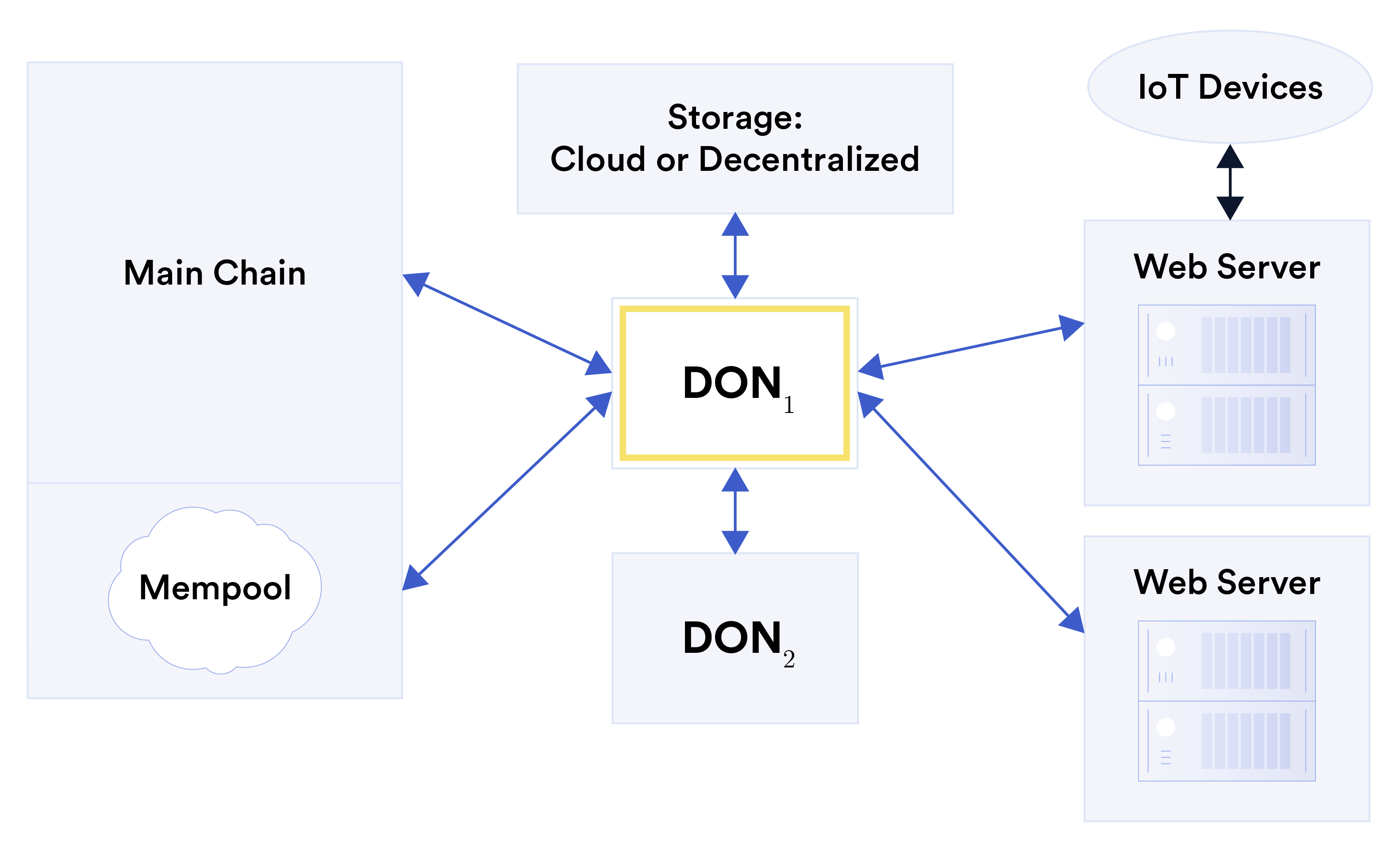

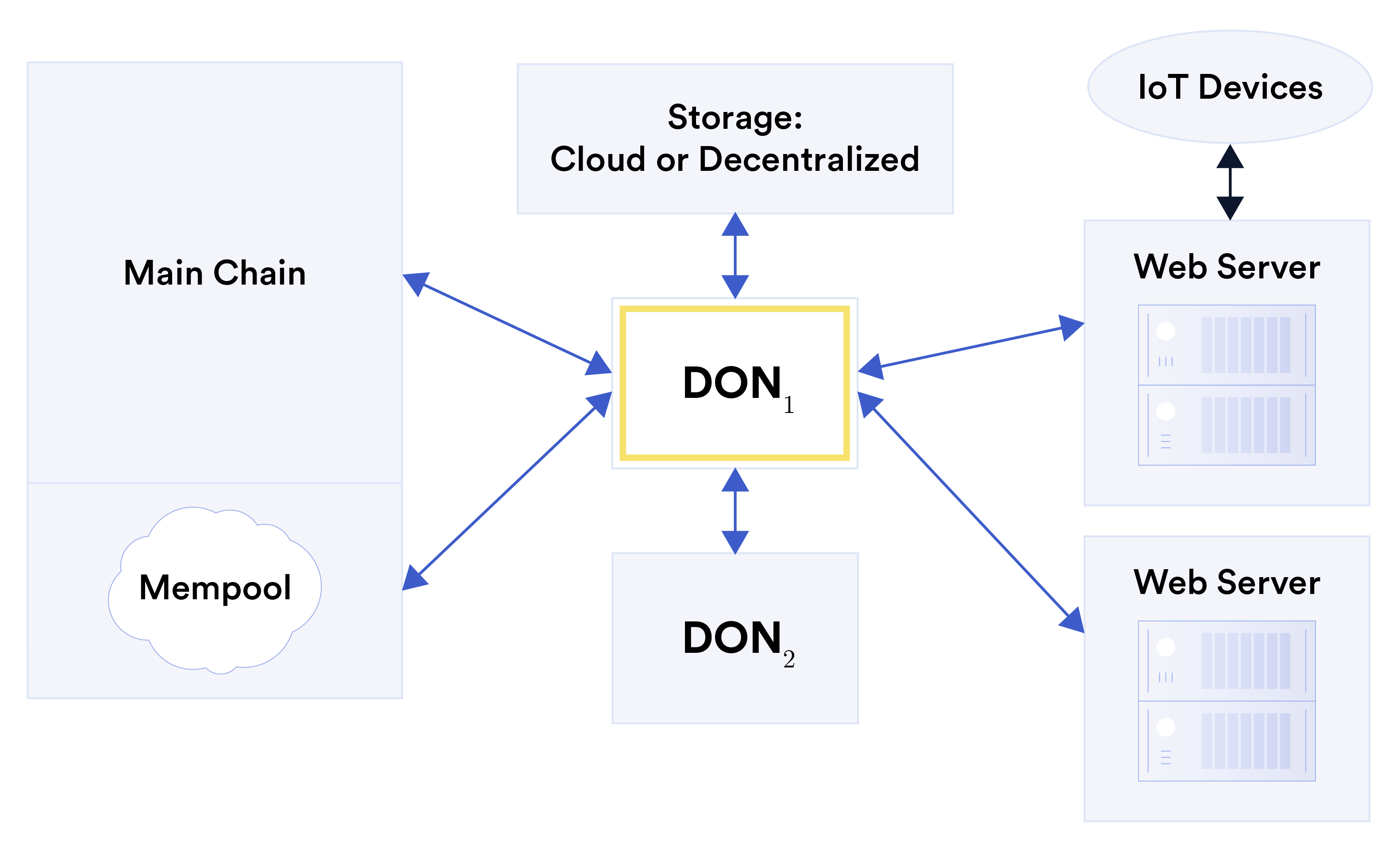

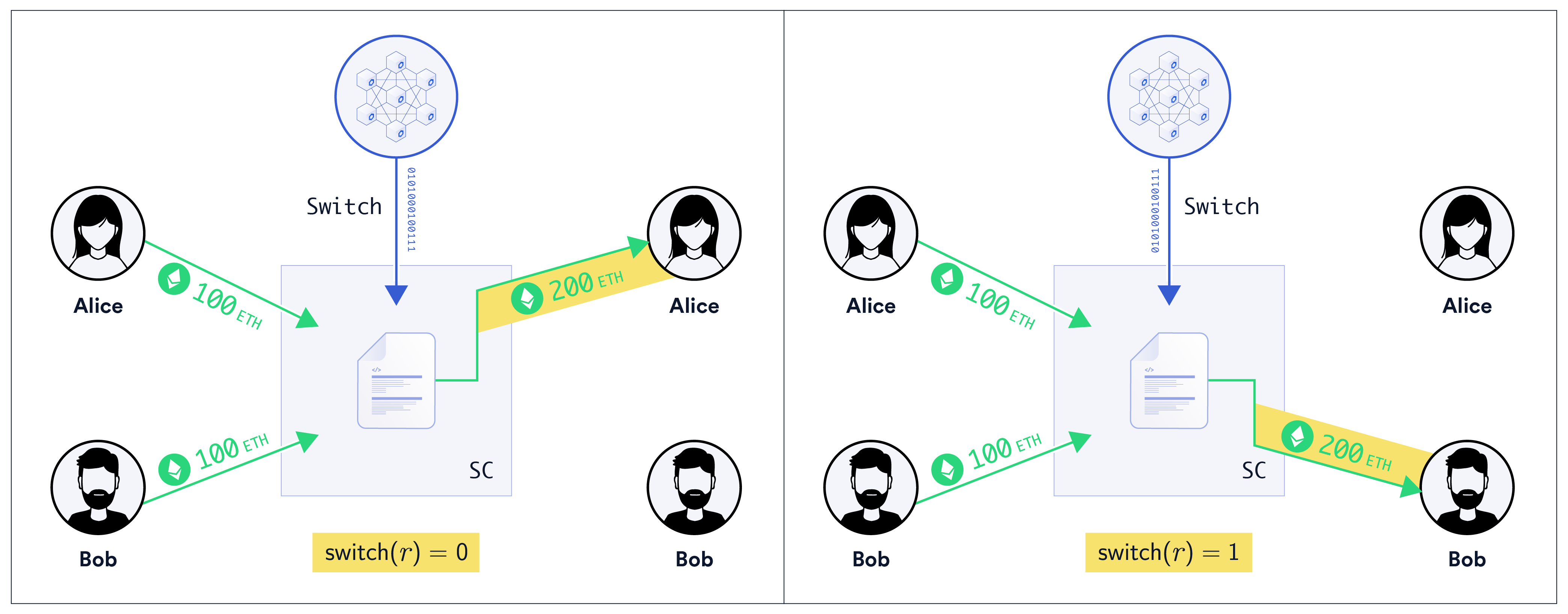

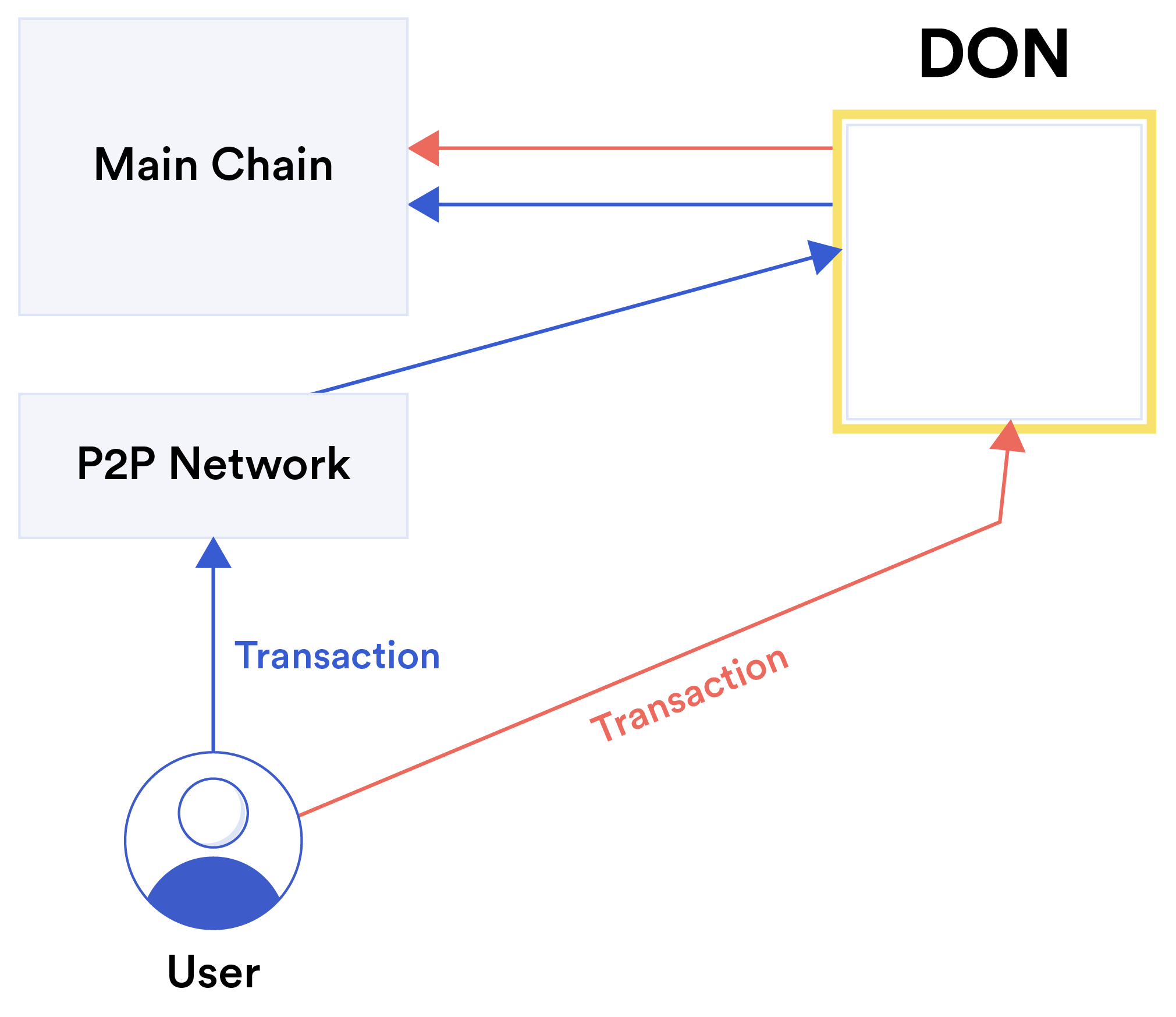

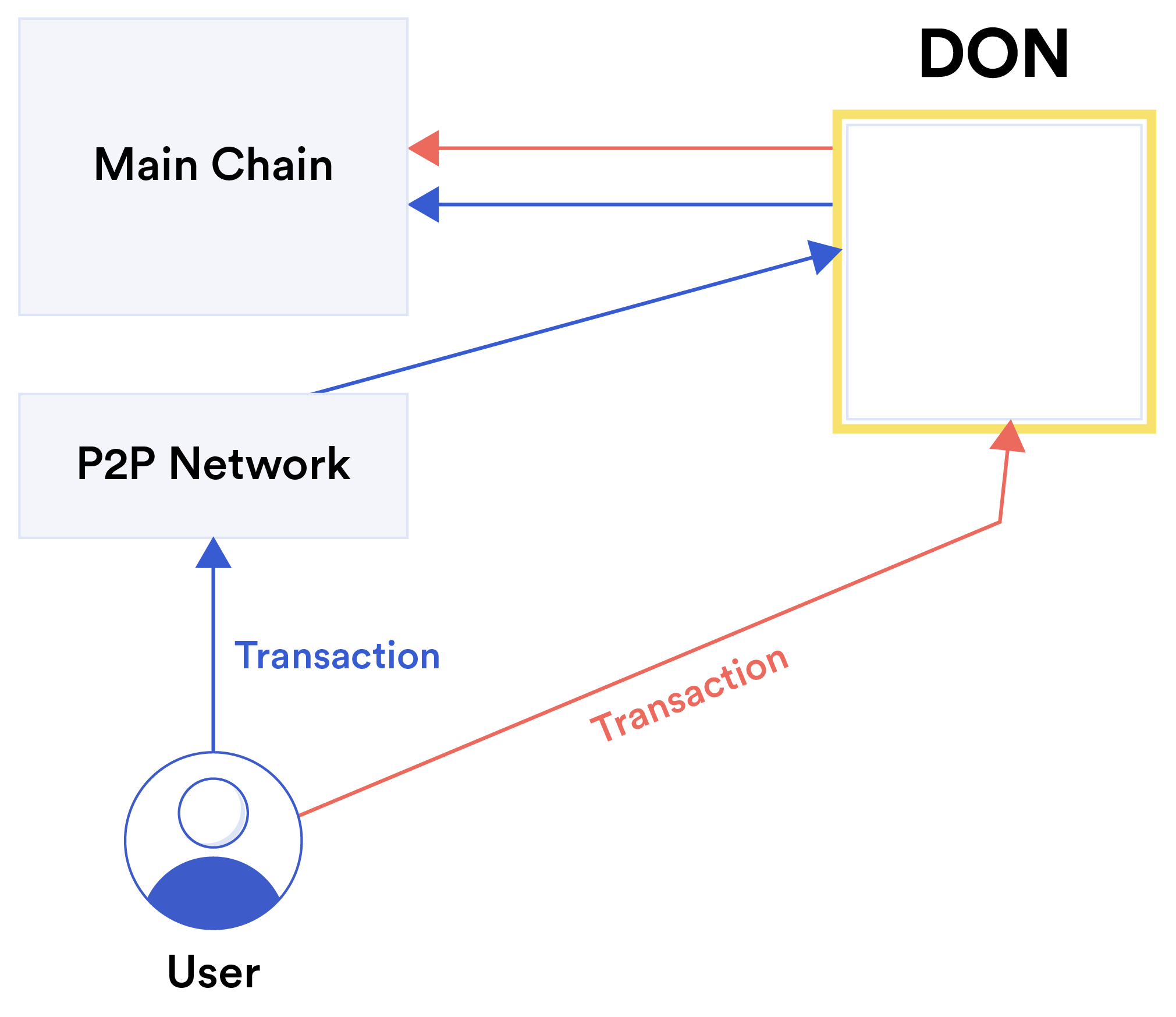

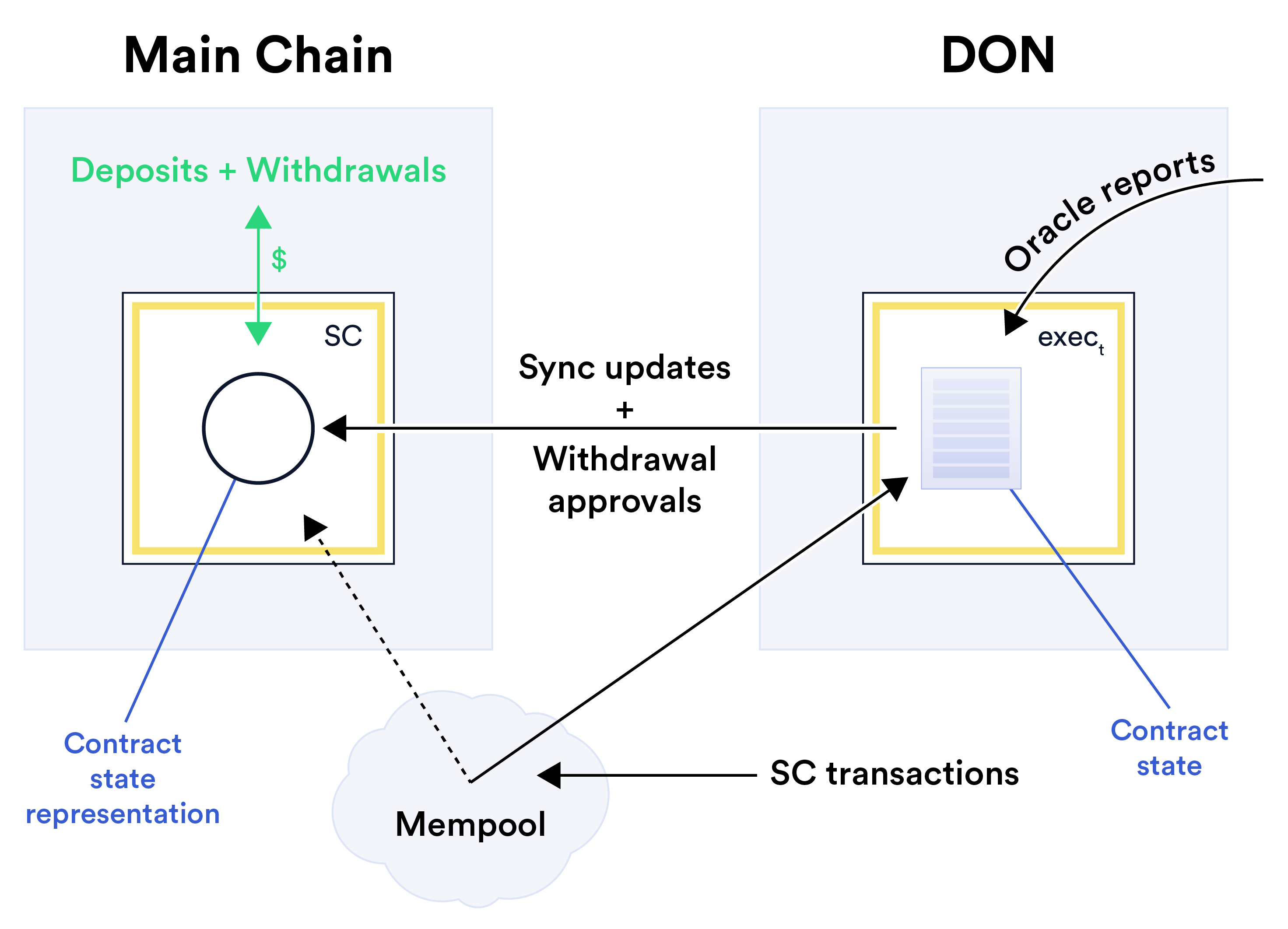

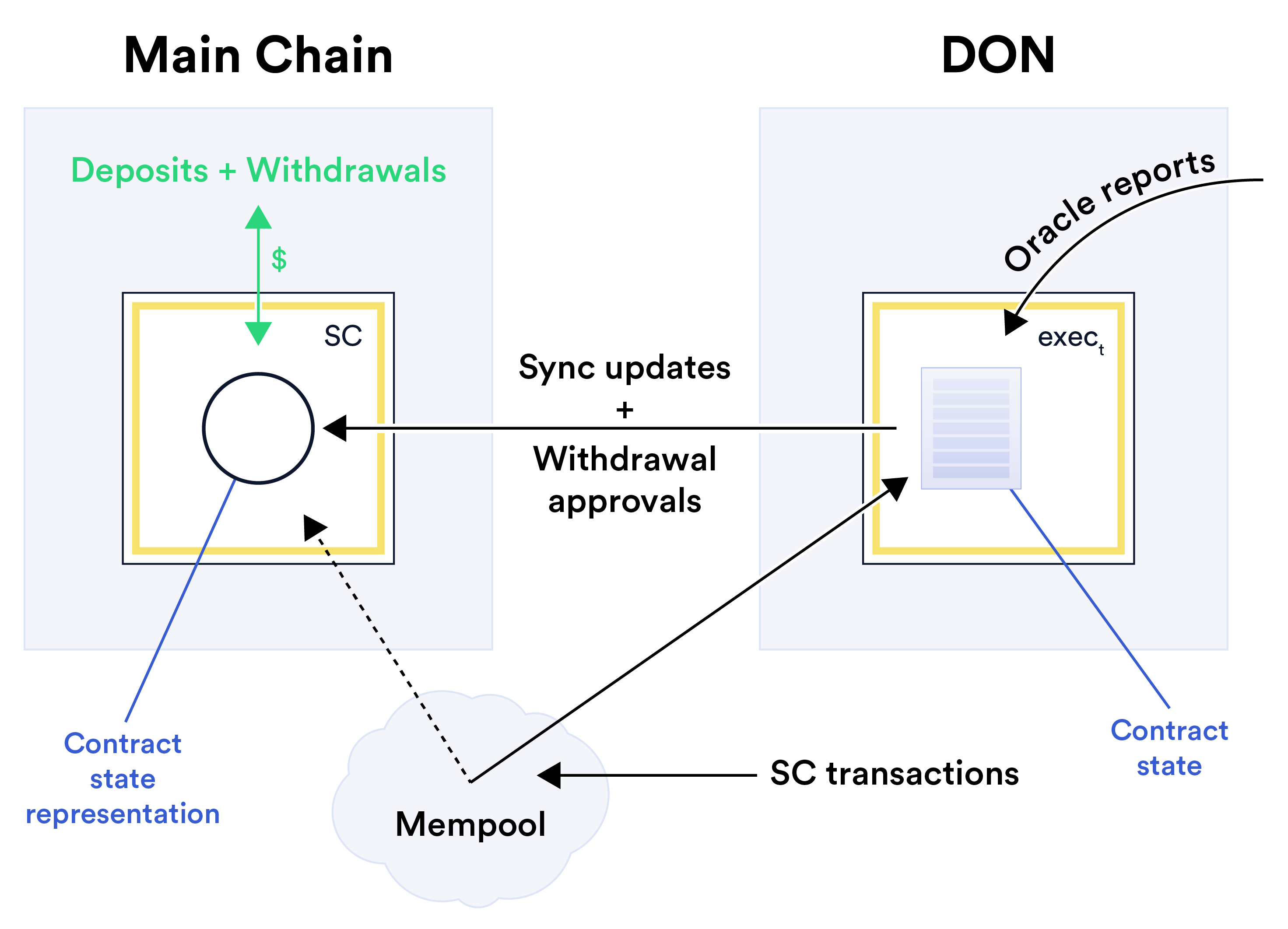

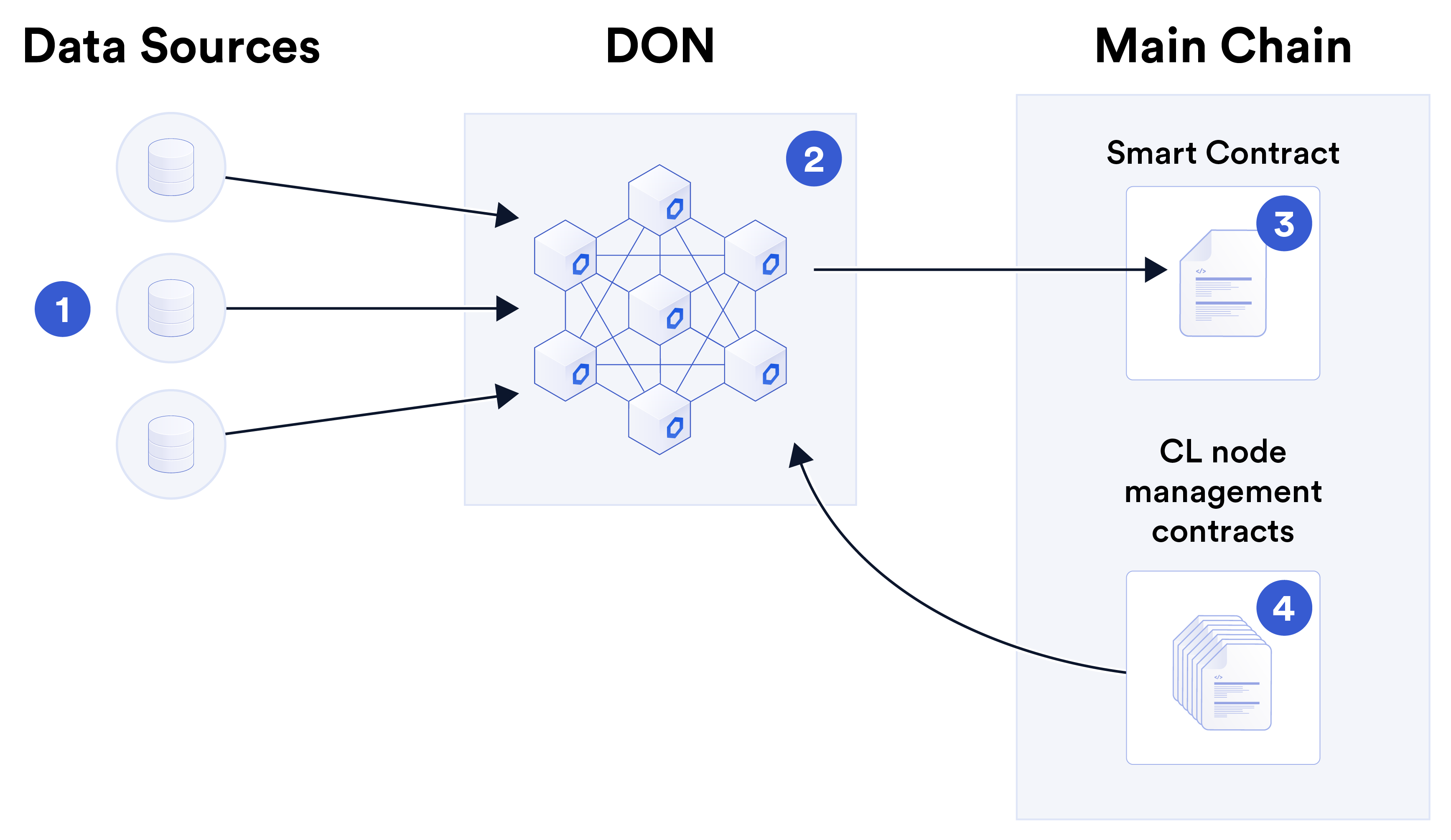

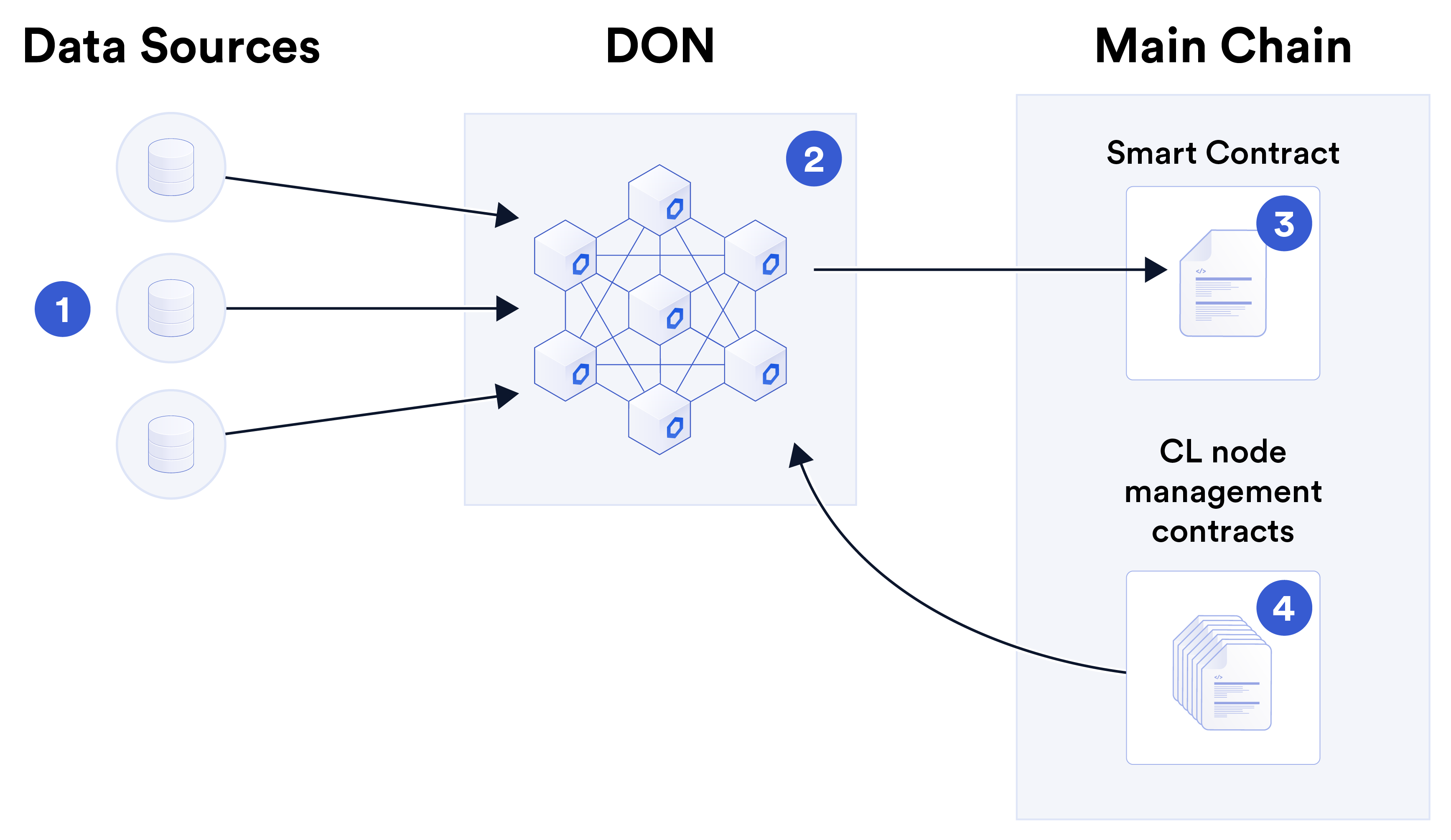

ब्लॉकचेन oracle को आज अक्सर एक उद्देश्य के साथ विकेंद्रीकृत सेवाओं के रूप में देखा जाता है: ओ-चेन संसाधनों से डेटा को blockchains पर अग्रेषित करने के लिए। हालाँकि, यह एक छोटा कदम है डेटा को अग्रेषित करने से लेकर उस पर कंप्यूटिंग करने, उसे संग्रहीत करने या उसे दो-दिशात्मक रूप से प्रसारित करने तक। यह अवलोकन oracles की कार्यक्षमता की अधिक व्यापक धारणा को उचित ठहराता है। तो भी smart contracts की बढ़ती सेवा आवश्यकताओं और उत्तरोत्तर बहुआयामी कार्य को पूरा करें प्रौद्योगिकियाँ जो oracle नेटवर्क पर निर्भर करती हैं। संक्षेप में, एक oracle की आवश्यकता हो सकती है और पड़ेगी ऑनचेन और ओff-चेन प्रणालियों के बीच एक सामान्य प्रयोजन, द्विदिशात्मक, गणना-सक्षम इंटरफ़ेस बनें। blockchain पारिस्थितिकी तंत्र में ओरेकल की भूमिका को बढ़ाना है smart contracts का प्रदर्शन, कार्यक्षमता और अंतरसंचालनीयता ताकि वे ऐसा कर सकें अनेक उद्योगों में नए विश्वास मॉडल और पारदर्शिता लाएँ। यह परिवर्तन हाइब्रिड smart contracts के व्यापक उपयोग के माध्यम से आएगा, जो फ्यूज हो जाता है blockchains के विशेष गुण जैसे ओ-चेन सिस्टम की अद्वितीय क्षमताओं के साथ oracle नेटवर्क और इस प्रकार ऑन-चेन सिस्टम की तुलना में कहीं अधिक पहुंच और शक्ति प्राप्त करते हैं अलगाव में. इस श्वेतपत्र में, हम जिसे Chainlink 2.0 कहते हैं, उसके लिए एक दृष्टिकोण व्यक्त करते हैं, जो मूल Chainlink श्वेतपत्र [98] में इसकी प्रारंभिक अवधारणा से परे Chainlink का विकास है। हम oracle नेटवर्क के लिए एक उत्तरोत्तर विस्तृत भूमिका की आशा करते हैं, जिसमें से एक वे हाइब्रिड के लिए तेज, विश्वसनीय और गोपनीयता-संरक्षित सार्वभौमिक कनेक्टिविटी और गणना प्रदान करके मौजूदा और नए blockchain को पूरक और बढ़ाते हैं। smart contracts. हमारा मानना है कि oracle नेटवर्क विकसित होकर उपयोगिताएँ बन जाएंगे blockchain से परे सिस्टम में उच्च-अखंडता blockchain-ग्रेड डेटा निर्यात करने के लिए पारिस्थितिकी तंत्र. आज, संस्थाओं के विविध समूह द्वारा चलाए गए Chainlink नोड oracle नेटवर्क में एक साथ आते हैं और डेटा को smart contract में रिले करते हैं, जिन्हें रिपोर्ट के रूप में जाना जाता है। हम ऐसा देख सकते हैं oracle शास्त्रीय-सर्वसम्मति के समान एक समिति के रूप में नोड्स blockchain [72], लेकिन फ्रीस्टैंडिंग कार्यक्षमता प्रदान करने के बजाय, मौजूदा blockchains का समर्थन करने के लक्ष्य के साथ। सत्यापन योग्य यादृच्छिक फ़ंक्शन (वीआरएफ) और ओ-चेन रिपोर्टिंग के साथ (ओसीआर), Chainlink पहले से ही smart contract के लिए आवश्यक कम्प्यूटेशनल संसाधन प्रदान करने के लिए एक सामान्य प्रयोजन ढांचे और बुनियादी ढांचे की दिशा में विकसित हो रहा है। उन्नत कार्यक्षमता. Chainlink 2.0 के लिए हमारी योजना की नींव को हम विकेंद्रीकृत ओरेकल कहते हैं नेटवर्क, या संक्षेप में DONs। चूंकि हमने "oracle नेटवर्क" शब्द पेश किया है मूल Chainlink श्वेतपत्र [98], oracle ने पहले से कहीं अधिक समृद्ध कार्यक्षमता विकसित की है और आवेदन की चौड़ाई. इस पेपर में, हम तदनुसार शब्द की एक नई परिभाषा प्रदान करते हैं Chainlink पारिस्थितिकी तंत्र के लिए हमारे भविष्य के दृष्टिकोण के लिए। इस दृष्टि से, DON एक नेटवर्क है Chainlink नोड्स की एक समिति द्वारा रखरखाव किया जाता है। यह सर्वसम्मति प्रोटोकॉल में निहित है द्वारा परिनियोजन के लिए चुने गए oracle फ़ंक्शंस की किसी भी असीमित श्रृंखला का समर्थन करता है समिति. एक DON इस प्रकार एक blockchain अमूर्त परत के रूप में कार्य करता है, इंटरफ़ेस प्रदान करता है smart contracts और अन्य प्रणालियों दोनों के लिए ओff-श्रृंखला संसाधनों के लिए। यह भी प्रदान करता है अत्यधिक कुशल लेकिन विकेन्द्रीकृत आधिकारिक श्रृंखला कंप्यूटिंग संसाधनों तक पहुंच। सामान्य तौर पर, DON मुख्य श्रृंखला पर संचालन का समर्थन करता है। इसका लक्ष्य सुरक्षित और लचीलेपन को सक्षम करना है-ब्ली हाइब्रिड smart contracts, जो ऑन-चेन और ओ-चेन गणना को जोड़ती है बाहरी संसाधनों से संबंध. हम इस बात पर जोर देते हैं कि DONs में समितियों के उपयोग के साथ भी, Chainlink ही स्वाभाविक रूप से अनुमति रहित रहता है। DONs अनुमति रहित की नींव के रूप में कार्य करते हैं ढांचा जिसमें नोड्स कस्टम oracle नेटवर्क को लागू करने के लिए एक साथ आ सकते हैं नोड समावेशन के लिए उनकी अपनी व्यवस्थाएँ हैं, जिन्हें अनुमति दी जा सकती है या अनुमति नहीं दी जा सकती है। नींव के रूप में DONs के साथ, हम सात में प्रगति पर Chainlink 2.0 पर ध्यान केंद्रित करने की योजना बना रहे हैं प्रमुख क्षेत्र: हाइब्रिड smart contracts, जटिलता को दूर करना, स्केलिंग, गोपनीयता, लेनदेन के लिए आदेश-निष्पक्षता, विश्वास को कम करना, और प्रोत्साहन-आधारित (क्रिप्टोइकोनॉमिक) सुरक्षा। इस पेपर परिचय में, हम विकेंद्रीकृत का एक सिंहावलोकन प्रस्तुत करते हैं खंड 1.1 में ओरेकल नेटवर्क और फिर खंड 1.2 में नवाचार के हमारे सात प्रमुख क्षेत्र। हम इस पेपर के शेष भाग के संगठन का वर्णन खंड 1.3 में करते हैं। 1.1 विकेंद्रीकृत ओरेकल नेटवर्क विकेंद्रीकृत Oracle नेटवर्क क्षमताओं को बढ़ाने और विस्तारित करने के लिए डिज़ाइन किए गए हैं लक्ष्य blockchain पर smart contracts या फ़ंक्शंस के माध्यम से मुख्य श्रृंखला जो हैं मूल रूप से उपलब्ध नहीं है. वे इसमें पाए जाने वाले तीन बुनियादी संसाधन प्रदान करके ऐसा करते हैं कंप्यूटिंग सिस्टम: नेटवर्किंग, भंडारण और संगणना। एक DON का लक्ष्य प्रदान करना है मजबूत गोपनीयता, अखंडता और उपलब्धता गुणों वाले ये संसाधन,1 जैसे साथ ही जवाबदेही भी. DONs का गठन oracle नोड्स की समितियों द्वारा किया जाता है जो एक विशिष्ट को पूरा करने के लिए सहयोग करते हैं लगातार सेवाएँ प्रदान करने के लिए नौकरी करें या दीर्घकालिक संबंध स्थापित करने का चयन करें ग्राहकों को. DONs को blockchain-अज्ञेयवादी तरीके से डिज़ाइन किया गया है। वे सेवा करने का वादा करते हैं एप्लिकेशन डेवलपर्स के लिए ओ-चेन समर्थन बनाने के लिए एक शक्तिशाली और लचीला उपकरण किसी भी समर्थित मुख्य श्रृंखला पर उनके smart contracts। दो प्रकार की कार्यक्षमताएँ DON की क्षमताओं का एहसास कराती हैं: निष्पादन योग्य और एडेप्टर. निष्पादनयोग्य ऐसे प्रोग्राम हैं जो DON पर लगातार और विकेंद्रीकृत तरीके से चलते हैं। हालाँकि वे मुख्य-श्रृंखला संपत्तियों को सीधे संग्रहीत नहीं करते हैं, लेकिन उनके पास महत्वपूर्ण लाभ हैं, जिनमें उच्च प्रदर्शन और गोपनीय प्रदर्शन करने की क्षमता शामिल है। गणना. निष्पादनयोग्य DON पर स्वायत्त रूप से चलते हैं और नियतात्मक प्रदर्शन करते हैं परिचालन. वे एडॉप्टर के साथ मिलकर काम करते हैं जो DON को बाहरी संसाधनों से जोड़ते हैं और निष्पादनयोग्यों द्वारा बुलाया जा सकता है। एडेप्टर, जैसा कि हम उन्हें DONs के लिए कल्पना करते हैं, एक हैं आज Chainlink में बाहरी एडेप्टर का सामान्यीकरण। जबकि मौजूदा एडाप्टर आम तौर पर केवल डेटा स्रोतों से डेटा प्राप्त होता है, एडेप्टर द्विदिश रूप से काम कर सकते हैं; में DONs, वे अतिरिक्त रूप से प्राप्त करने के लिए DON नोड्स द्वारा संयुक्त गणना का लाभ उठा सकते हैं अतिरिक्त सुविधाएँ, जैसे गोपनीयता-संरक्षण उपभोग के लिए रिपोर्ट एन्क्रिप्ट करना एक निष्पादन योग्य. DON के मूल संचालन की समझ प्रदान करने के लिए, चित्र 1 वैचारिक रूप से दिखाता है कि कैसे DON का उपयोग blockchain को रिपोर्ट भेजने के लिए किया जा सकता है और इस प्रकार पारंपरिक, मौजूदा oracle कार्यक्षमता प्राप्त की जा सकती है। हालाँकि, DONs कई अतिरिक्त सुविधाएँ प्रदान कर सकता है 1सूचना सुरक्षा का "सीआईए त्रय" [123, पृ. 26, §2.3.5]।Chainlink के मौजूदा नेटवर्क। उदाहरण के लिए, चित्र 1 की सामान्य संरचना के भीतर, निष्पादन योग्य ऐसे डेटा का उपयोग करके DON पर प्राप्त संपत्ति-मूल्य डेटा रिकॉर्ड कर सकता है उदाहरण के लिए, इसकी रिपोर्ट के लिए एक अनुगामी औसत की गणना करें। चित्र 1: एक उदाहरण के रूप में दर्शाने वाला वैचारिक चित्र कि कैसे एक विकेन्द्रीकृत ओरेकल नेटवर्क बुनियादी oracle कार्यक्षमता का एहसास कर सकता है, यानी, एक अनुबंध में ऑफ-चेन डेटा को रिले कर सकता है। एक निष्पादन योग्य ओ-चेन डेटा लाने के लिए एडेप्टर का उपयोग करता है, जिस पर वह गणना करता है, आउटपुट भेजता है लक्ष्य blockchain के लिए किसी अन्य एडॉप्टर पर। (एडाप्टर को कोड द्वारा प्रारंभ किया जाता है DON, छोटे नीले बक्सों द्वारा दर्शाया गया; तीर इसके लिए डेटा प्रवाह की दिशा दिखाते हैं विशेष उदाहरण।) निष्पादन योग्य अतिरिक्त रूप से स्थानीय DON को पढ़ और लिख सकता है स्थिति को बनाए रखने और/या अन्य निष्पादनयोग्यों के साथ संचार करने के लिए भंडारण। DONs में लचीली नेटवर्किंग, गणना और भंडारण, सभी यहाँ दर्शाए गए हैं, जो कई नवीनताओं को सक्षम करते हैं अनुप्रयोग. DONs का एक प्रमुख लाभ नई blockchain सेवाओं को बूटस्ट्रैप करने की उनकी क्षमता है। DONs एक ऐसा वाहन है जिसके द्वारा मौजूदा oracle नेटवर्क सेवा अनुप्रयोगों को शीघ्रता से खड़ा कर सकते हैं जिसके लिए आज उद्देश्य-निर्मित नेटवर्क के निर्माण की आवश्यकता होगी। हम संख्या देते हैं धारा 4 में ऐसे अनुप्रयोगों के उदाहरण। अनुभाग 3 में, हम DONs पर अधिक विवरण प्रदान करते हैं, उनकी क्षमताओं का वर्णन करते हुए इंटरफ़ेस की शर्तें जो वे डेवलपर्स और उपयोगकर्ताओं के सामने प्रस्तुत करते हैं। 1.2 सात प्रमुख डिज़ाइन लक्ष्य यहां हम विकास के लिए ऊपर बताए गए सात प्रमुख फोकसों की संक्षेप में समीक्षा करते हैं Chainlink, अर्थात्:हाइब्रिड smart contracts: Chainlink के लिए हमारे दृष्टिकोण का केंद्र सुरक्षित रूप से विचार है smart contracts में ऑन-चेन और ओ-चेन घटकों का संयोजन। हम अनुबंधों का उल्लेख करते हैं इस विचार को हाइब्रिड smart contracts या हाइब्रिड अनुबंध के रूप में साकार करना।2 ब्लॉकचेन विकेंद्रीकृत-सेवा में दो महत्वपूर्ण भूमिकाएँ निभाते हैं और निभाते रहेंगे पारिस्थितिकी तंत्र: वे दोनों लोकी हैं जहां क्रिप्टोकरेंसी स्वामित्व का प्रतिनिधित्व किया जाता है और विकेंद्रीकृत सेवाओं के लिए मजबूत एंकर। इसलिए स्मार्ट अनुबंधों को श्रृंखला पर प्रदर्शित या निष्पादित किया जाना चाहिए, लेकिन उनकी ऑन-चेन क्षमताएं गंभीर रूप से सीमित हैं। विशुद्ध रूप से ऑन-चेन अनुबंध कोड धीमा, महंगा और द्वीपीय है, जो वास्तविक दुनिया से लाभ उठाने में असमर्थ है डेटा और विभिन्न प्रकार की कार्यक्षमताएँ जो श्रृंखला पर स्वाभाविक रूप से अप्राप्य हैं, जिनमें गोपनीय गणना के विभिन्न रूप, सुरक्षित (छद्म) यादृच्छिकता की पीढ़ी शामिल है खनिक के विरुद्ध / validator हेरफेर, आदि। smart contract को अपनी पूरी क्षमता का एहसास करने के लिए smart contract की आवश्यकता होती है दो भागों से निर्मित किया जाना है: एक ऑन-चेन भाग (जिसे हम आम तौर पर एससी द्वारा दर्शाते हैं) और एक ओff-श्रृंखला भाग, DON पर चलने वाला एक निष्पादन योग्य (जिसे हम आम तौर पर इसके द्वारा निरूपित करते हैं) कार्यकारी). लक्ष्य ऑन-चेन कार्यक्षमता की एक सुरक्षित संरचना प्राप्त करना है ओff-श्रृंखला सेवाओं की बहुलता जिसे DONs प्रदान करना चाहता है। एक साथ, दो भाग एक हाइब्रिड अनुबंध बनाएं. हम चित्र 2 में संकल्पनात्मक रूप से विचार प्रस्तुत करते हैं। पहले से ही आज, Chainlink सेवाएँ3 जैसे डेटा फ़ीड और वीआरएफ अन्यथा सक्षम नहीं हैं smart contract अनुप्रयोग, DeFi से लेकर विकेंद्रीकृत बीमा तक काफी हद तक उत्पन्न NFT तक, अधिक सामान्य ढांचे की दिशा में पहले कदम के रूप में। Chainlink सेवाओं के रूप में इस श्वेतपत्र में हमारे दृष्टिकोण के अनुसार विस्तार करें और अधिक प्रदर्शनशील बनें सभी blockchains में smart contract सिस्टम की शक्ति होगी। इस श्वेतपत्र में हमारे अन्य छह प्रमुख फोकस को सेवा में अभिनय के रूप में देखा जा सकता है सबसे पहले, हाइब्रिड अनुबंधों में से एक। इन फोकसों में दृश्य को हटाना शामिल है हाइब्रिड अनुबंधों से जटिलता, अतिरिक्त ओ-चेन सेवाओं का निर्माण जो सक्षम बनाती है अधिक सक्षम हाइब्रिड अनुबंधों का निर्माण, और, विश्वास कम करने के मामले में, हाइब्रिड अनुबंधों द्वारा प्राप्त सुरक्षा गुणों को मजबूत करना। हम विचार छोड़ देते हैं अधिकांश पेपर में हाइब्रिड अनुबंध निहित हैं, लेकिन इनमें से कोई भी संयोजन DON के साथ मेनचेन तर्क को एक हाइब्रिड अनुबंध के रूप में देखा जा सकता है। जटिलता को दूर करना: DONs को विकेंद्रीकृत उपयोग करने के लिए डिज़ाइन किया गया है अक्सर जटिल मशीनरी को हटाकर डेवलपर्स और उपयोगकर्ताओं के लिए सिस्टम आसान हो जाता है DONs की शक्तिशाली और लचीली सेवाओं के पीछे। मौजूदा Chainlink सेवाएँ यह सुविधा पहले से ही है. उदाहरण के लिए, Chainlink में डेटा फ़ीड आज ऑनचेन इंटरफेस पेश करते हैं, जिसके लिए डेवलपर्स को प्रोटोकॉल स्तर के विवरण के बारे में चिंता करने की आवश्यकता नहीं होती है, जैसे कि ओसीआर किस माध्यम से आम सहमति रिपोर्टिंग लागू करता है 2ऑन-चेन/ओ-चेन अनुबंध संरचना का विचार पहले विभिन्न बाधाओं में उत्पन्न हुआ है फॉर्म, उदाहरण के लिए, लेयर-2 सिस्टम, टीईई-आधारित blockchains [80], आदि। हमारा लक्ष्य समर्थन और सामान्यीकरण करना है ये दृष्टिकोण और सुनिश्चित करते हैं कि वे ओ-चेन डेटा एक्सेस और अन्य कुंजी oracle को शामिल कर सकते हैं सेवाएँ। 3Chainlink सेवाओं में विभिन्न प्रकार की विकेन्द्रीकृत सेवाएँ और कार्यक्षमताएँ उपलब्ध हैं नेटवर्क. वे विभिन्न oracle नेटवर्क से बने कई नोड ऑपरेटरों द्वारा पेश किए जाते हैं पूरे पारिस्थितिकी तंत्र में.चित्र 2: ऑन-चेन/ओ-चेन अनुबंध संरचना को दर्शाने वाला वैचारिक चित्र। ए हाइब्रिड smart contract 3⃝दो पूरक घटकों से मिलकर बनता है: एक ऑन-चेन घटक SC 1⃝, blockchain पर निवासी, और एक ओff-श्रृंखला घटक निष्पादन 2⃝वह DON पर निष्पादित होता है। DON दो घटकों के बीच एक पुल के रूप में भी कार्य करता है हाइब्रिड अनुबंध को वेब सेवाओं जैसे ओ-चेन संसाधनों के साथ जोड़ने के रूप में blockchains, विकेन्द्रीकृत भंडारण, आदि। नोड्स का विकेन्द्रीकृत सेट। DONs इस अर्थ में एक कदम आगे जाते हैं कि वे इसका विस्तार करते हैं सेवाओं की श्रेणी जिसके लिए Chainlink डेवलपर्स को एक अमूर्त परत प्रदान कर सकती है उच्च स्तरीय सेवाओं के लिए सुव्यवस्थित इंटरफेस के साथ। हम धारा 4 में कई अनुप्रयोग उदाहरण प्रस्तुत करते हैं जो इस दृष्टिकोण पर प्रकाश डालते हैं। उदाहरण के लिए, हम सुरक्षित मिडलवेयर के रूप में DONs का उपयोग करने वाले उद्यमों की कल्पना करते हैं उनके लीगेसी सिस्टम को blockchains से कनेक्ट करें। (धारा 4.2 देखें।) DONs का यह उपयोग सामान्य blockchain गतिकी (फीस, पुनर्गठन, आदि) की जटिलता को दूर करता है। यह भी विशिष्ट blockchains की विशेषताओं को समाप्त कर देता है, जिससे उद्यमों को अपने मौजूदा सिस्टम को blockchain सिस्टम की निरंतर विस्तृत श्रृंखला के बिना कनेक्ट करने में सक्षम बनाया जा सकता है। इन प्रणालियों में विशेष विशेषज्ञता की आवश्यकता, या अधिक सामान्यतः, विकेंद्रीकृत प्रणालियों के विकास में। अंततः, हमारी महत्वाकांक्षा Chainlink द्वारा प्राप्त अमूर्तता की डिग्री को आगे बढ़ाने की है जिसे हम विकेन्द्रीकृत मेटललेयर के रूप में संदर्भित करते हैं उसे लागू करने के बिंदु तक। ऐसी परत डेवलपर्स के सभी वर्गों के लिए ऑन-चेन/ओ-चेन भेद को दूर कर देगा और डीएपी के उपयोगकर्ता, विकेंद्रीकृत सेवाओं के निर्बाध निर्माण और उपयोग की अनुमति देते हैं।विकास प्रक्रिया को सरल बनाने के लिए, डेवलपर्स एकीकृत मशीन मॉडल में वर्चुअल एप्लिकेशन के रूप में मेटलेयर में डीएपी कार्यक्षमता निर्दिष्ट कर सकते हैं। वे कर सकते थे फिर डीएपी को स्वचालित रूप से चालू करने के लिए एक विकेन्द्रीकृत-मेटललेयर कंपाइलर का उपयोग करें blockchains, DONs, और तक फैले इंटरऑपरेटिंग विकेन्द्रीकृत कार्यात्मकताओं का एक सेट बाहरी सेवाएँ. (इन बाहरी सेवाओं में से एक एंटरप्राइज सिस्टम हो सकता है, जो मेटलेयर को लीगेसी एंटरप्राइज सिस्टम से जुड़े अनुप्रयोगों के लिए उपयोगी बनाता है।) ऐसे संकलन आधुनिक कंपाइलर और सॉफ्टवेयर-डेवलपमेंट किट (एसडीके) के समान है विषम हार्डवेयर की पूरी क्षमता का उपयोग करने में सामान्यवादी प्रोग्रामर का समर्थन करें एक सामान्य प्रयोजन सीपीयू और जीपीयू जैसे विशेष हार्डवेयर से युक्त आर्किटेक्चर, मशीन-लर्निंग एक्सेलेरेटर, या विश्वसनीय एन्क्लेव। चित्र 3 इस विचार को वैचारिक स्तर पर प्रस्तुत करता है। हाइब्रिड smart contracts इस दृष्टि और उस अवधारणा की दिशा में पहला कदम है जिसे हम मेटा कॉन्ट्रैक्ट कहते हैं। मेटा कॉन्ट्रैक्ट विकेंद्रीकृत पर कोडित अनुप्रयोग हैं मेटालेयर और अंतर्निहित रूप से ऑन-चेन लॉजिक (smart contracts), साथ ही विभिन्न blockchains और मौजूदा ओ-चेन के बीच ओ-चेन गणना और कनेक्टिविटी को शामिल करता है। सेवाएँ। भाषा और कंपाइलर समर्थन, नए सुरक्षा मॉडल और की आवश्यकता को देखते हुए असमान प्रौद्योगिकियों का वैचारिक और तकनीकी सामंजस्य, तथापि, प्राप्ति एक सच्चे विकेन्द्रीकृत मेटलेयर का निर्माण एक महत्वाकांक्षी लक्ष्य है जिसकी हम लंबे समय से आकांक्षा कर रहे हैं समय क्षितिज. फिर भी यह पढ़ते समय ध्यान में रखने के लिए एक उपयोगी आदर्श मॉडल है यह पेपर, यहां विस्तृत नहीं है, लेकिन हम अपने भविष्य के काम में जिस पर ध्यान केंद्रित करने की योजना बना रहे हैं Chainlink. स्केलिंग: हमारे विकसित होते डिज़ाइनों में सर्वोपरि महत्व का लक्ष्य सक्षम करना है Chainlink नेटवर्क blockchain पारिस्थितिकी तंत्र की बढ़ती स्केलिंग आवश्यकताओं को पूरा करने के लिए। मौजूदा अनुमति रहित नेटवर्क कंजेशन एक बार-बार होने वाली समस्या बन गई है blockchains [86], नए और अधिक प्रदर्शन करने वाले blockchain डिज़ाइन उपयोग में आ रहे हैं, उदाहरण के लिए, [103, 120, 203], साथ ही पूरक परत-2 स्केलिंग प्रौद्योगिकियां, उदाहरण के लिए, [5, 12, 121, 141, 169, 186, 187]। Oracle सेवाओं को विलंबता और थ्रूपुट प्राप्त करना होगा जो ऑन-चेन शुल्क को कम करते हुए इन प्रणालियों की प्रदर्शन मांगों को पूरा करते हैं (उदाहरण के लिए, गैस लागत) अनुबंध ऑपरेटरों और सामान्य उपयोगकर्ताओं के लिए समान रूप से। DONs के साथ, Chainlink कार्यक्षमता का लक्ष्य आगे बढ़ना और पूरी तरह से वेब आधारित सिस्टम के लिए पर्याप्त उच्च प्रदर्शन प्रदान करना है। DONs को अपने प्रदर्शन में अधिकांश लाभ तेज़, समिति-आधारित या अनुमति रहित सर्वसम्मति प्रोटोकॉल के उपयोग से प्राप्त होता है, जिसे वे blockchains के साथ जोड़ते हैं वे समर्थन करते हैं. हम उम्मीद करते हैं कि विभिन्न कॉन्फ़िगरेशन वाले कई DON समानांतर में चलेंगे; विभिन्न डीएपी और उपयोगकर्ता अंतर्निहित सर्वसम्मति विकल्पों में ट्रेडऑफ़ को नेविगेट कर सकते हैं उनकी आवेदन आवश्यकताओं के अनुसार। DONs को वास्तव में परत-2 प्रौद्योगिकियों के रूप में देखा जा सकता है। हम बीच में यही उम्मीद करते हैं अन्य सेवाएँ, DONs लेनदेन निष्पादन फ्रेमवर्क (TEF) का समर्थन करेंगी, जो DONs और इस प्रकार oracles को अन्य उच्च-प्रदर्शन के साथ कुशल एकीकरण की सुविधा प्रदान करता है परत-2 प्रणालियाँ—उदाहरण के लिए, rollups, प्रणालियाँ जो प्राप्त करने के लिए श्रृंखला के लेनदेन को बंडल करती हैं प्रदर्शन में सुधार. हम धारा 6 में टीईएफ का परिचय देते हैं।

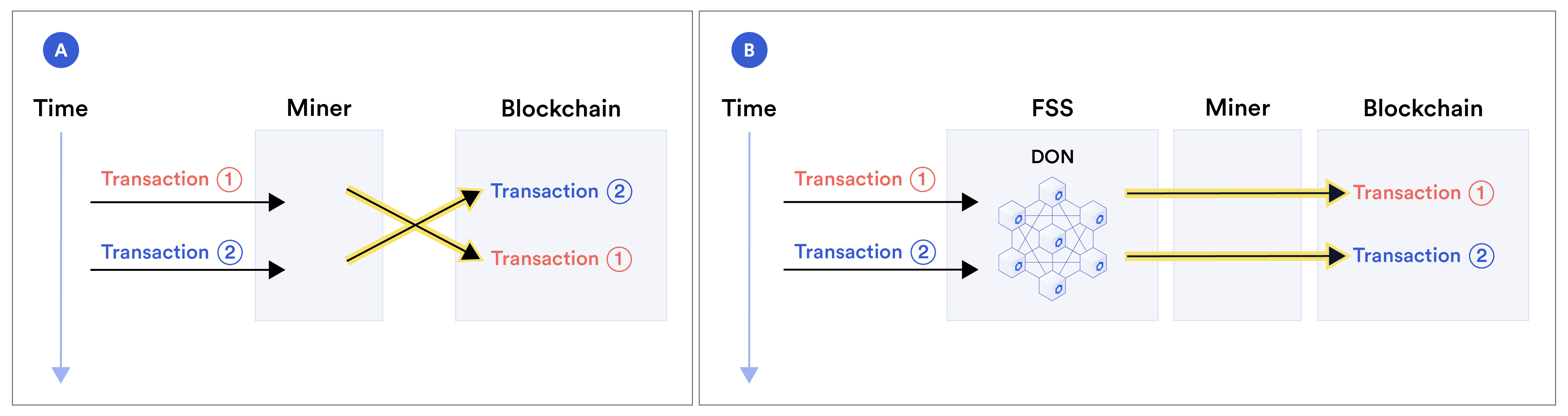

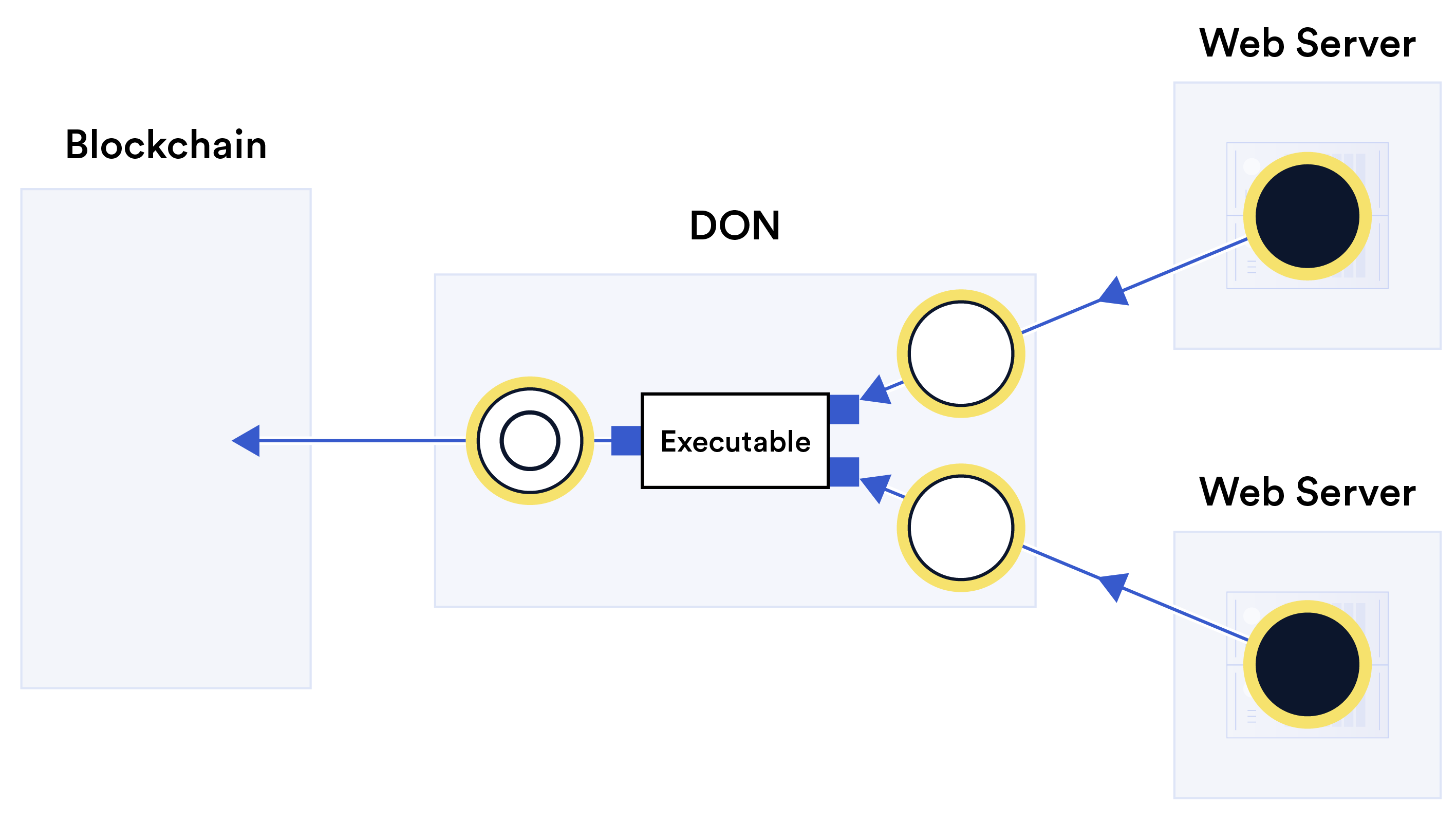

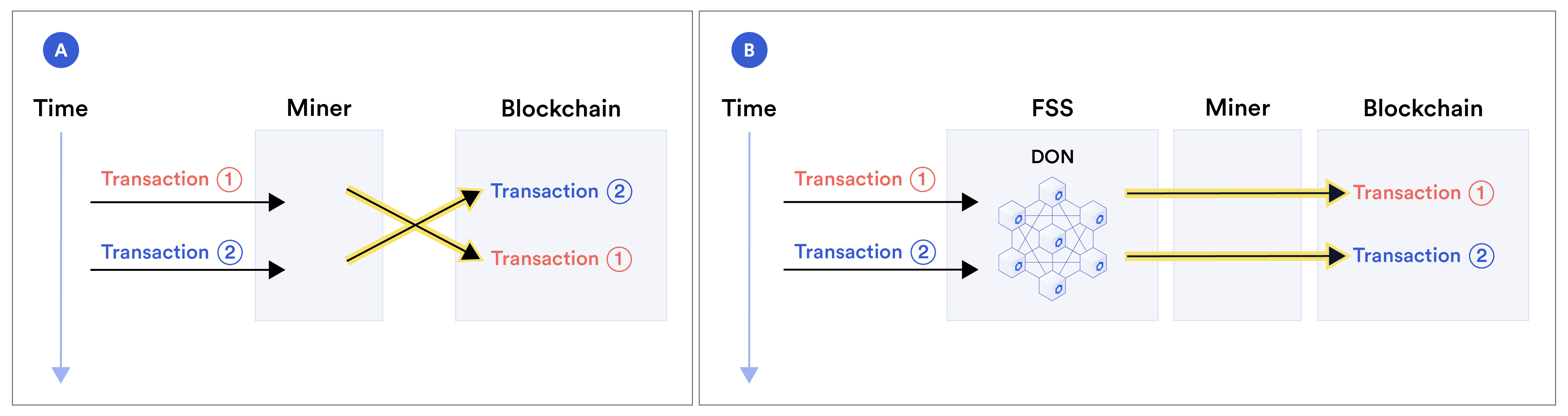

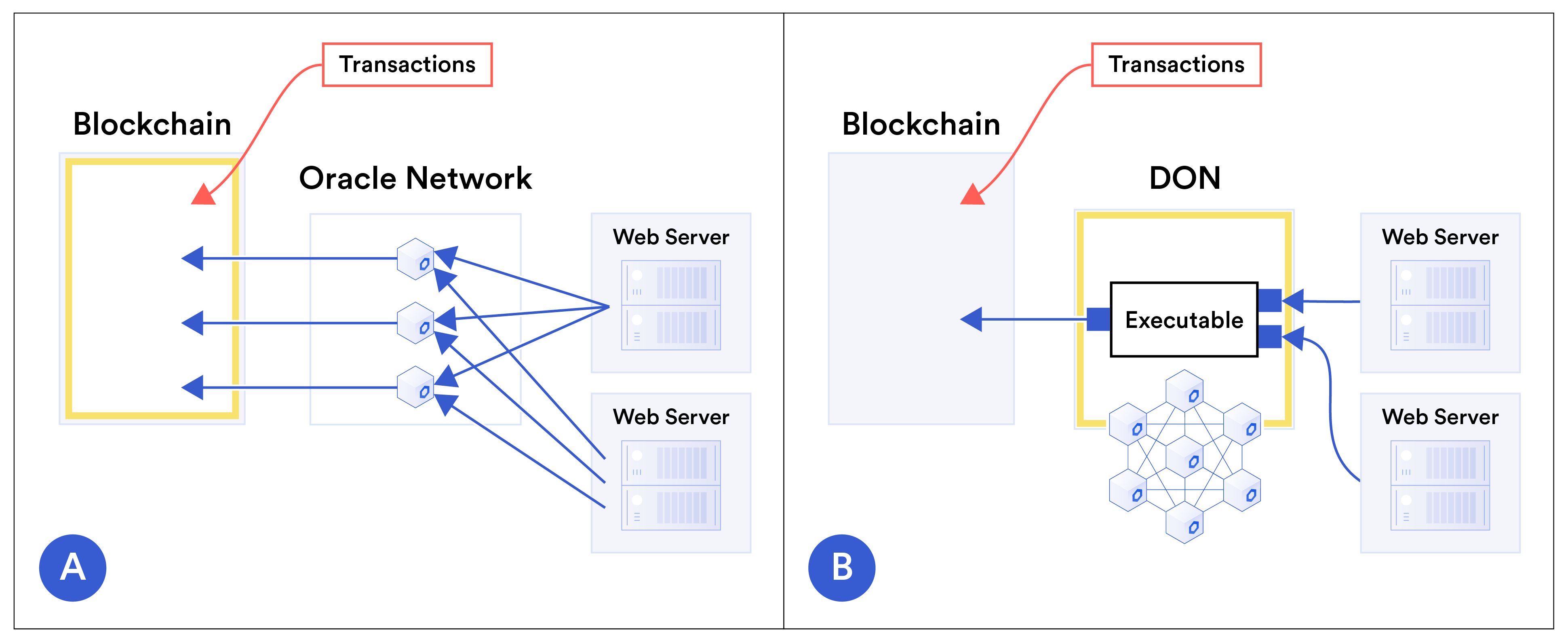

चित्र 3: विकेन्द्रीकृत धातु परत की आदर्श प्राप्ति को दर्शाने वाला वैचारिक चित्र। के लिए विकास में आसानी के लिए, एक डेवलपर गुलाबी रंग में हाइलाइट किए गए DApp को वर्चुअल के रूप में निर्दिष्ट करता है एकीकृत मशीन मॉडल में अनुप्रयोग। एक विकेन्द्रीकृत-मेटललेयर कंपाइलर स्वचालित रूप से संबंधित इंटरऑपरेटिंग कार्यक्षमताएँ उत्पन्न करता है: smart contracts (चिह्नित) एससी द्वारा), DONs पर तर्क (निष्पादन द्वारा चिह्नित), बाहरी सेवाओं को लक्षित करने के लिए कनेक्ट होने वाले एडेप्टर, इत्यादि, जैसा कि पीले हाइलाइट में दर्शाया गया है। चित्र 4 वैचारिक रूप से दिखाता है कि DONs blockchain (smart contract) स्केलिंग में कैसे सुधार करते हैं लेन-देन और oracle-श्रृंखला की रिपोर्ट प्रसंस्करण पर ध्यान केंद्रित करके, बजाय इसके कि श्रृंखला. गणना के मुख्य स्थान में यह बदलाव लेनदेन विलंबता को कम करता है और लेन-देन थ्रूपुट को बढ़ावा देते हुए शुल्क। गोपनीयता: ब्लॉकचेन smart contracts और उनके द्वारा लागू किए जाने वाले अनुप्रयोगों के लिए अभूतपूर्व पारदर्शिता प्रदान करते हैं। लेकिन पारदर्शिता और गोपनीयता के बीच एक बुनियादी तनाव है। आज, उदाहरण के लिए, उपयोगकर्ताओं का विकेन्द्रीकृत विनिमय ट्रांस-चित्र 4: संकल्पनात्मक चित्र दर्शाता है कि विकेंद्रीकृत Oracle नेटवर्क कैसे सुधार करते हैं blockchain-सक्षम smart contracts की स्केलिंग। चित्र ए ⃝एक पारंपरिक oracle दिखाता है वास्तुकला. लेन-देन सीधे blockchain पर भेजे जाते हैं, जैसे oracle रिपोर्टें होती हैं। इस प्रकार, पीले रंग में हाइलाइट किया गया blockchain, लेनदेन प्रसंस्करण के लिए मुख्य स्थान है। चित्र B⃝blockchain पर अनुबंधों का समर्थन करने के लिए DON का उपयोग दिखाता है। ए DON निष्पादन योग्य प्रक्रियाएं बाहरी सिस्टम और फॉरवर्ड से डेटा के साथ लेनदेन करती हैं परिणाम - उदाहरण के लिए, लेनदेन के प्रभाव के परिणामस्वरूप बंडल लेनदेन या अनुबंध स्थिति में परिवर्तन - blockchain तक। इस प्रकार, पीले रंग में हाइलाइट किया गया DON मुख्य है लेनदेन प्रसंस्करण के लिए स्थान. गतिविधियों को श्रृंखला पर रिकॉर्ड किया जाता है, जिससे विनिमय व्यवहार की निगरानी करना भी आसान हो जाता है उपयोगकर्ताओं के वित्तीय लेनदेन को सार्वजनिक रूप से दृश्यमान बनाना। इसी तरह, डेटा स्मार्ट को रिले किया गया अनुबंध श्रृंखला पर बने हुए हैं। यह ऐसे डेटा को आसानी से ऑडिट योग्य बनाता है, लेकिन कार्य करता है संवेदनशील या के साथ smart contracts प्रस्तुत करने के इच्छुक डेटा प्रदाताओं के लिए एक निरुत्साहन मालिकाना डेटा. हमारा मानना है कि oracle नेटवर्क अगली पीढ़ी को उत्प्रेरित करने में महत्वपूर्ण भूमिका निभाएंगे सिस्टम जो blockchains की सहज पारदर्शिता को नई गोपनीयता सुरक्षा के साथ जोड़ते हैं। इस पेपर में, हम दिखाते हैं कि वे तीन मुख्य तरीकों का उपयोग करके ऐसा कैसे करेंगे: • गोपनीयता-संरक्षण एडाप्टर: नियोजित तैनाती के साथ दो प्रौद्योगिकियां Chainlink के नेटवर्क में, DECO [234] और टाउन कैरियर [233], oracle नोड्स को सक्षम करें उपयोगकर्ता की गोपनीयता और डेटा की सुरक्षा करने वाले तरीकों से ओ-चेन सिस्टम से डेटा पुनर्प्राप्त करें गोपनीयता. वे DONs के लिए एडाप्टर के डिज़ाइन में महत्वपूर्ण भूमिका निभाएंगे। (इन दो प्रौद्योगिकियों पर विवरण के लिए धारा 3.6.2 देखें।) • गोपनीय गणना: DONs आसानी से अपनी गणना को blockchains पर निर्भर होने से छिपा सकते हैं। सुरक्षित मल्टी-पार्टी गणना और/या विश्वसनीय निष्पादन वातावरण का उपयोग करके, मजबूत गोपनीयता भी संभव है जिसमें DON नोड्स उन डेटा पर गणना करें जिनकी उन्हें स्वयं दृश्यता नहीं है।

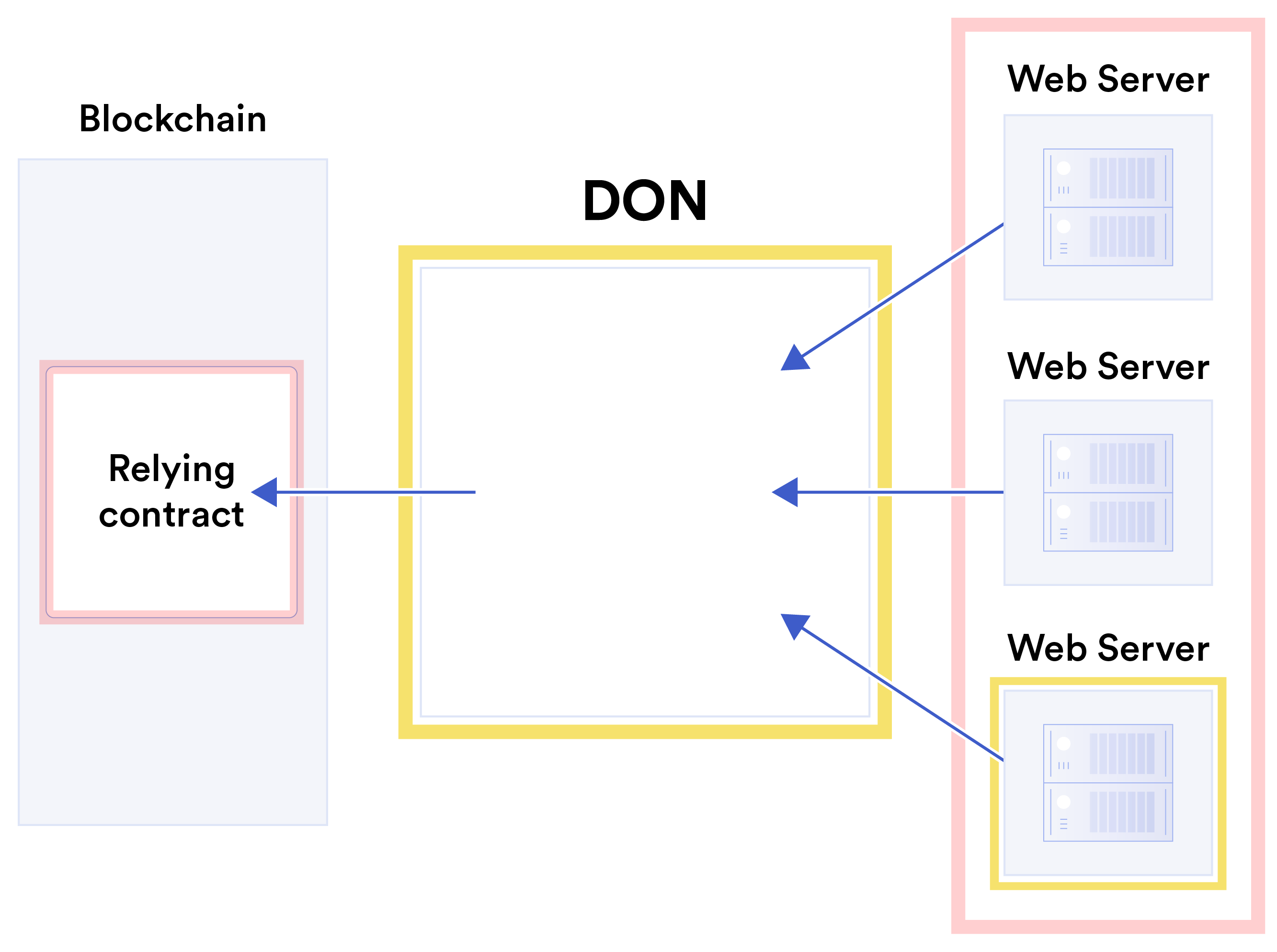

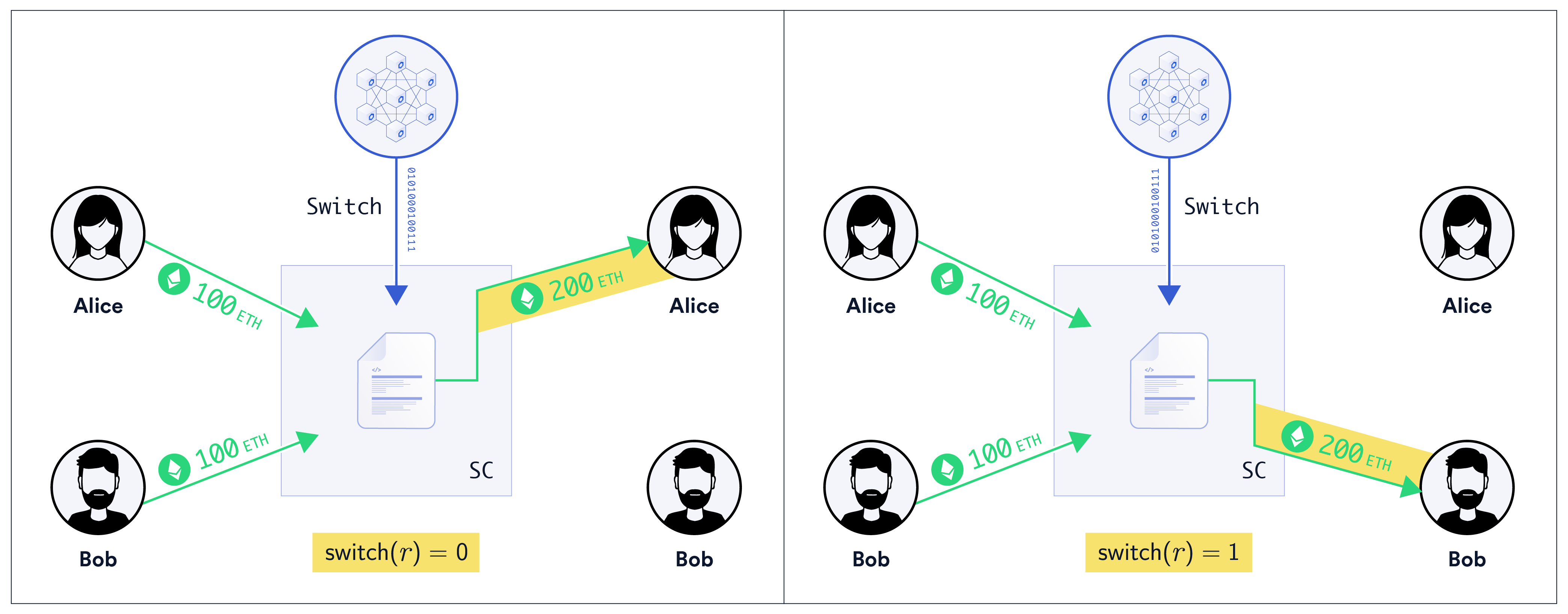

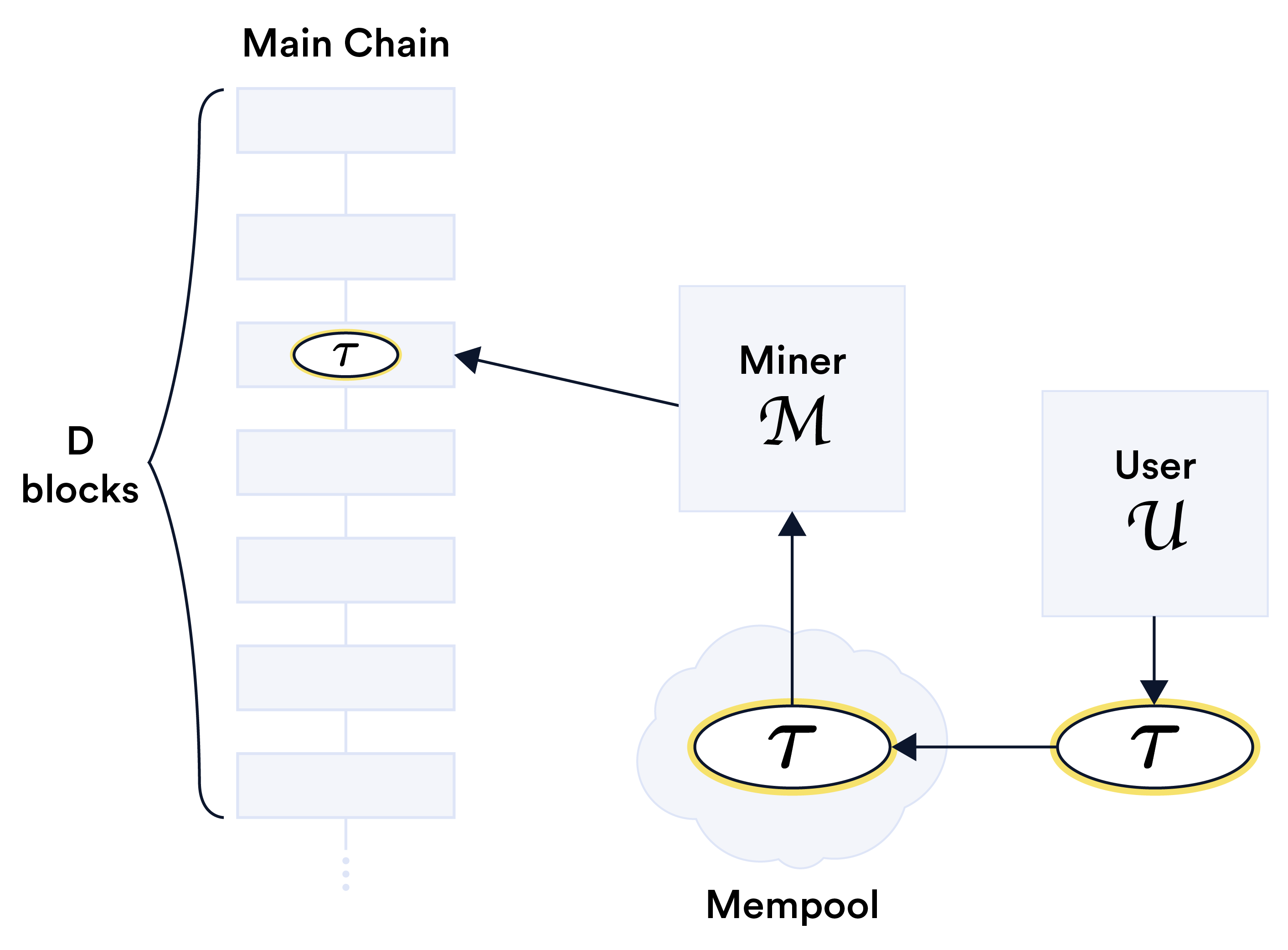

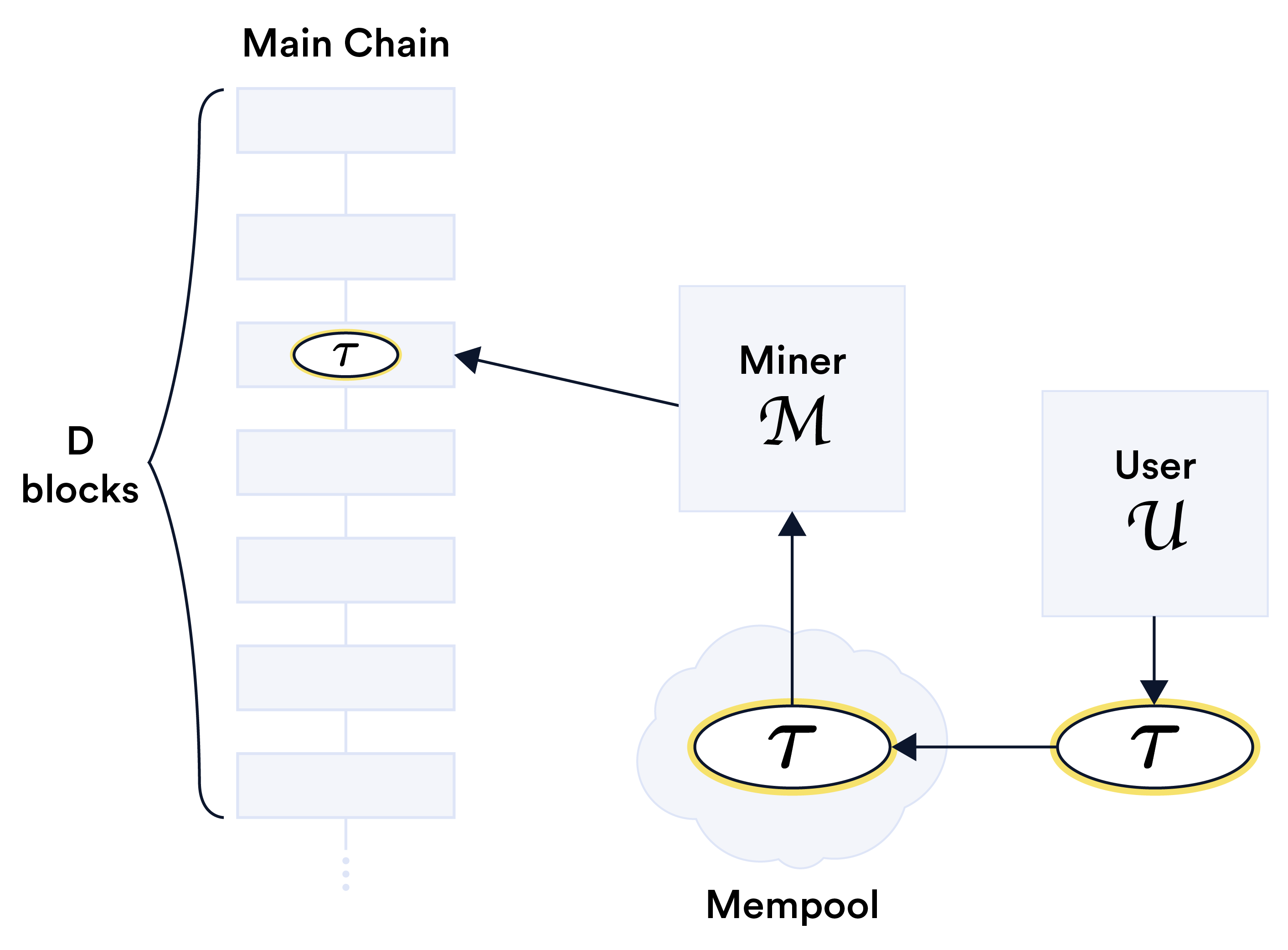

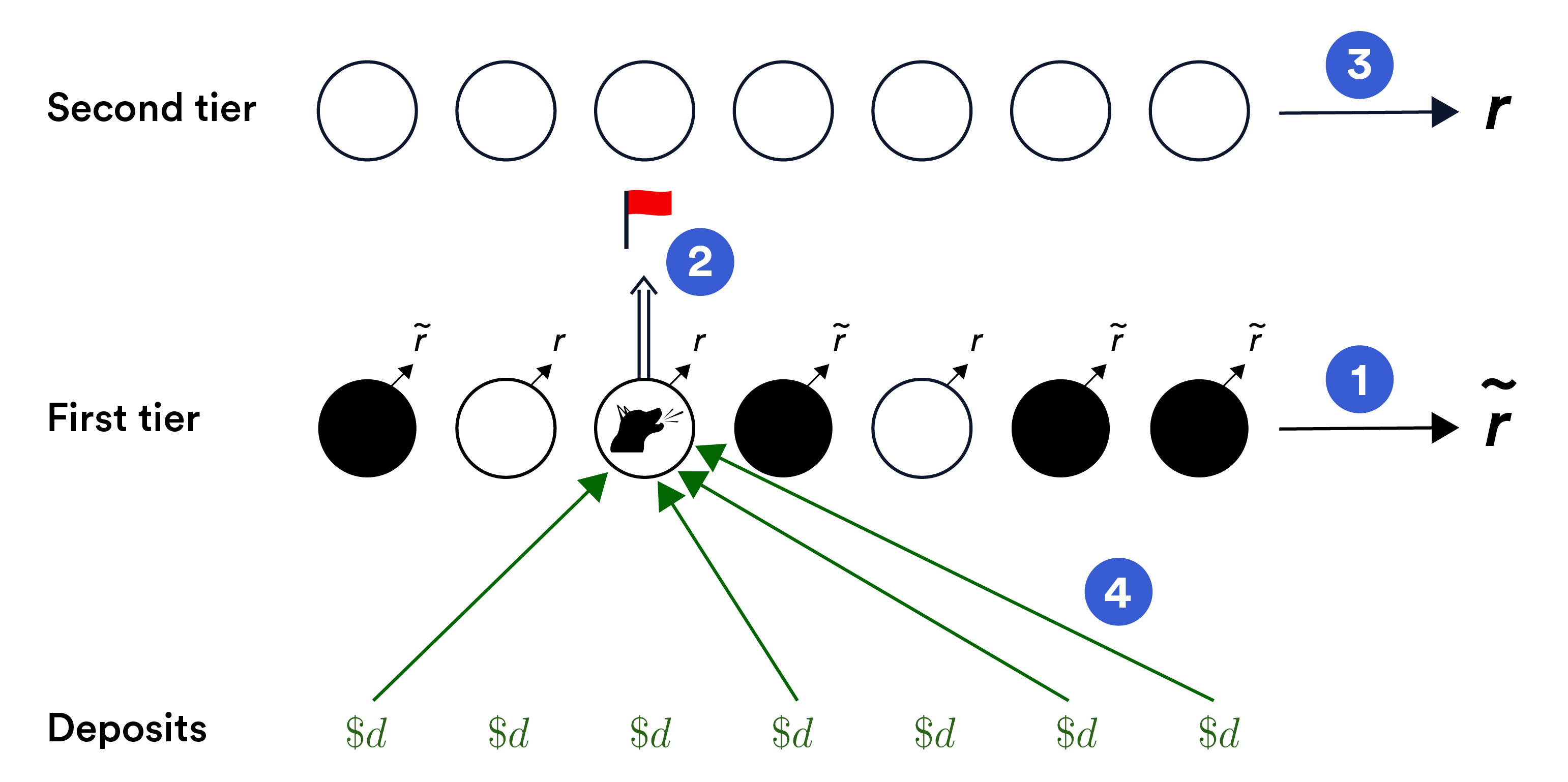

• गोपनीय परत-2 प्रणालियों के लिए समर्थन: टीईएफ को विभिन्न परत-2 प्रणालियों का समर्थन करने के लिए डिज़ाइन किया गया है, जिनमें से कई प्रदान करने के लिए शून्य-ज्ञान प्रमाण का उपयोग करते हैं लेन-देन की गोपनीयता के विभिन्न रूप। हम धारा 3 में इन दृष्टिकोणों पर चर्चा करते हैं (धारा 6, परिशिष्ट बी.1 और परिशिष्ट बी.2 में अतिरिक्त विवरण के साथ)। चित्र 5 एक वैचारिक दृष्टिकोण प्रस्तुत करता है कि गोपनीयता-संरक्षण एडाप्टर के माध्यम से संवेदनशील डेटा बाहरी स्रोतों से smart contract तक कैसे प्रवाहित हो सकता है और DON में गोपनीय गणना। चित्र 5: DON में गोपनीयता-संरक्षण संचालन का वैचारिक आरेख संवेदनशील डेटा (पीले रंग में हाइलाइट किया गया)। वेब में संवेदनशील स्रोत डेटा (काले घेरे)। गोपनीयता-संरक्षण एडेप्टर (नीली, दोहरी तीर वाली रेखाएं) का उपयोग करके सर्वर को DON पर निकाला जाता है। DON इन एडाप्टरों से व्युत्पन्न डेटा (खोखले वृत्त) प्राप्त करता है- किसी फ़ंक्शन को लागू करने का परिणाम या, उदाहरण के लिए, संवेदनशील स्रोत पर गुप्त-साझाकरण डेटा. DON पर एक निष्पादन योग्य व्युत्पन्न डेटा पर गोपनीय गणना लागू कर सकता है एक रिपोर्ट (डबल सर्कल) बनाने के लिए, जिसे यह blockchain पर एक एडाप्टर के माध्यम से भेजता है। हमारा मानना है कि गोपनीय डेटा को संभालने के लिए शक्तिशाली उपकरण पूरी तरह से खुल जाएंगे अनुप्रयोगों की सीमा. इनमें निजी विकेंद्रीकृत (और केंद्रीकृत) वित्त, विकेंद्रीकृत पहचान, क्रेडिट-आधारित ऑन-चेन ऋण, और अधिक कुशल और शामिल हैं। उपयोगकर्ता-अनुकूल अपने ग्राहक को जानें और मान्यता प्रोटोकॉल, जैसा कि हम धारा 4 में चर्चा करते हैं। लेन-देन के लिए आदेश-निष्पक्षता: आज के blockchain डिज़ाइन में थोड़ा गंदापन है खुला रहस्य: वे क्षणिक रूप से केंद्रीकृत हैं। खनिक और validator ट्रांस- ऑर्डर कर सकते हैं-वे जो भी कार्य चुनते हैं। लेन-देन आदेश में उपयोगकर्ताओं द्वारा हेरफेर भी किया जा सकता है उनके द्वारा भुगतान की जाने वाली नेटवर्क फीस का एक कार्य (उदाहरण के लिए, Ethereum में गैस की कीमतें) और कुछ के लिए तेज़ नेटवर्क कनेक्शन का लाभ उठाकर हद तक। इस तरह के हेरफेर, के लिए कर सकते हैं उदाहरण के लिए, फ्रंट-रनिंग का रूप लें, जिसमें एक रणनीतिक अभिनेता जैसे कि खनिक उपयोगकर्ता के लेन-देन का निरीक्षण करता है और अपने स्वयं के शोषणकारी लेन-देन को पहले वाले में सम्मिलित करता है एक ही ब्लॉक में स्थिति—उपयोगकर्ता के लेन-देन की अग्रिम जानकारी का लाभ उठाकर प्रभावी ढंग से उपयोगकर्ता से पैसे चुराना। उदाहरण के लिए, एक बॉट खरीद ऑर्डर दे सकता है किसी उपयोगकर्ता से पहले. इसके बाद यह इससे प्रेरित परिसंपत्ति मूल्य वृद्धि का लाभ उठा सकता है उपयोगकर्ता का व्यापार. कुछ बॉट्स द्वारा फ्रंट-रनिंग जो आम उपयोगकर्ताओं को नुकसान पहुंचाती है - उच्च-आवृत्ति के अनुरूप वॉल स्ट्रीट पर व्यापार पहले से ही प्रचलित है और अच्छी तरह से प्रलेखित है [90], जैसा कि संबंधित है बैक-रनिंग [159] और [195] की नकल करने वाले स्वचालित लेनदेन जैसे हमले। खनिकों द्वारा ऑर्डर शोषण को व्यवस्थित करने के प्रस्ताव हाल ही में सामने आए हैं [110]। परत-2 प्रौद्योगिकियां जैसे rollups समस्या का समाधान नहीं करतीं, बल्कि केवल पुनः केंद्रीकृत करती हैं ऑर्डर देना, इसे उस इकाई के हाथों में देना जो rollup बनाता है। हमारा एक लक्ष्य Chainlink में फेयर सीक्वेंसिंग नामक सेवा शुरू करना है सेवाएँ (FSS) [137]। FSS smart contract डिजाइनरों को उनके लिए उचित ऑर्डर सुनिश्चित करने में मदद करता है लेनदेन और उपयोगकर्ता लेनदेन के साथ-साथ अन्य प्रकार के लेनदेन, जैसे oracle रिपोर्ट ट्रांसमिशन पर फ्रंट-रनिंग, बैक-रनिंग और संबंधित हमलों से बचें। एफएसएस [144] में प्रस्तुत आदेश-निष्पक्षता की कठोर, अस्थायी धारणा जैसे विचारों को लागू करने के लिए DON को सक्षम बनाता है। एक आकस्मिक लाभ के रूप में, एफएसएस उपयोगकर्ताओं के नेटवर्क को भी कम कर सकता है शुल्क (जैसे, गैस लागत)। संक्षेप में, एफएसएस में, लेनदेन सीधे लक्ष्य smart contract तक प्रसारित होने के बजाय DON से होकर गुजरते हैं। DON लेनदेन का आदेश देता है और फिर आगे भेजता है उन्हें अनुबंध के लिए. चित्र 6: एफएसएस कैसे फायदेमंद है इसका उदाहरण। चित्र ए ⃝दिखाता है कि कैसे एक खनिक इसका शोषण करता है लेन-देन का आदेश देने की केंद्रीकृत शक्ति, लेन-देन की एक जोड़ी को स्वैप कर सकती है: लेन-देन 1⃝ 2⃝ से पहले आता है, लेकिन खनिक इसे 2⃝ के बाद अनुक्रमित करता है। इसके विपरीत, चित्र B⃝दिखाता है कैसे DON DON नोड्स के बीच ऑर्डर देने की प्रक्रिया को विकेंद्रीकृत करता है। यदि कोरम का ईमानदार नोड्स को 2⃝ से पहले 1⃝ प्राप्त होता है, FSS श्रृंखला पर 1⃝ को 2⃝ से पहले प्रदर्शित करता है- अनुबंध-प्रवर्तनीय अनुक्रम संख्याओं को संलग्न करके खनिकों को पुनः व्यवस्थित करने से रोकना। चित्र 6 मानक खनन की तुलना एफएसएस से करता है। यह दिखाता है कि मानक खनन में,लेन-देन आदेश देने की प्रक्रिया खनिक के साथ केंद्रीकृत है और इस प्रकार इसके अधीन है हेरफेर, जैसे लेन-देन की एक जोड़ी को उनके आगमन के संबंध में पुन: व्यवस्थित करना बार. इसके विपरीत, FSS में, प्रक्रिया DON नोड्स के बीच विकेंद्रीकृत है। मान लेना ईमानदार नोड्स का एक कोरम, एफएसएस अस्थायी आदेश जैसी नीतियों को लागू करने में मदद करता है लेनदेन, खनिकों और अन्य संस्थाओं द्वारा हेरफेर के अवसरों को कम करना। इसके अतिरिक्त, चूंकि उपयोगकर्ताओं को गैस की कीमत के आधार पर अधिमान्य ऑर्डर के लिए प्रतिस्पर्धा करने की आवश्यकता नहीं है, वे अपेक्षाकृत कम गैस की कीमतों का भुगतान कर सकते हैं (जबकि DON से लेनदेन बैच किया जा सकता है गैस बचत के लिए)। विश्वास न्यूनीकरण: DONs के डिज़ाइन में हमारा सामान्य उद्देश्य अत्यधिक सुविधा प्रदान करना है smart contracts और अन्य oracle-निर्भर प्रणालियों के लिए समर्थन की भरोसेमंद परत विकेंद्रीकरण, क्रिप्टोग्राफ़िक उपकरण और क्रिप्टोआर्थिक गारंटी के माध्यम से। DON स्वयं विकेंद्रीकृत है, और उपयोगकर्ता किसी भी उपलब्ध DON में से चुन सकते हैं मुख्य श्रृंखला का समर्थन करता है जिस पर वे अतिरिक्त DONs को संचालित या उत्पन्न करना चाहते हैं उन नोड्स की समितियों के साथ जिन पर उन्हें भरोसा है। हालाँकि, कुछ अनुप्रयोगों के लिए, विशेष रूप से smart contracts, Chainlink उपयोगकर्ता हो सकते हैं एक ऐसे ट्रस्ट मॉडल का पक्ष लें जो DON द्वारा समर्थित मुख्य श्रृंखला को अधिक भरोसेमंद मानता हो DON से भी अधिक। ऐसे उपयोगकर्ताओं के लिए, हमारे पास पहले से ही है या इसे शामिल करने की योजना है Chainlink नेटवर्क की वास्तुकला में कई तंत्र हैं जो अनुबंधों को सक्षम करते हैं DONs द्वारा प्रदान किए गए सुरक्षा आश्वासनों को मजबूत करने के लिए एक मुख्य श्रृंखला पर, जबकि साथ ही, दूषित डेटा स्रोतों की संभावना के विरुद्ध सुरक्षा भी लागू की जा रही है जैसे कि वेब सर्वर जिनसे DON डेटा प्राप्त करता है। हम धारा 7 में इन तंत्रों का वर्णन करते हैं। वे पांच मुख्य शीर्षकों के अंतर्गत आते हैं: • डेटा-स्रोत प्रमाणीकरण: उपकरण जो डेटा प्रदाताओं को डिजिटल रूप से हस्ताक्षर करने में सक्षम बनाते हैं उनका डेटा और इस प्रकार मूल और के बीच हिरासत की श्रृंखला को मजबूत करता है भरोसा अनुबंध. • DON अल्पसंख्यक रिपोर्ट: DON नोड्स के अल्पसंख्यक उपसमूह द्वारा जारी किए गए झंडे DON में बहुसंख्यक गड़बड़ी देखी गई। • गार्ड रेल्स: मुख्य श्रृंखला पर तर्क जो विषम परिस्थितियों और रुकावटों का पता लगाता है या अनुबंध निष्पादन को रोक देता है (या अन्य सुधारों को लागू करता है)। • विश्वास-न्यूनतम शासन: सामुदायिक निरीक्षण की सुविधा के लिए क्रमिक-रिलीज़ अपडेट का उपयोग, साथ ही तेजी से विकेन्द्रीकृत आपातकालीन हस्तक्षेप सिस्टम विफलताओं पर प्रतिक्रिया. • विकेंद्रीकृत इकाई प्रमाणीकरण: सार्वजनिक-कुंजी अवसंरचना (पीकेआई) का उपयोग Chainlink नेटवर्क में इकाइयों की पहचान करें। चित्र 7 हमारे विश्वास-न्यूनीकरण लक्ष्यों की एक वैचारिक योजना प्रस्तुत करता है। प्रोत्साहन-आधारित (क्रिप्टोइकोनॉमिक) सुरक्षा: oracle नोड्स में रिपोर्ट निर्माण का विकेंद्रीकरण कुछ नोड्स के दूषित होने पर भी सुरक्षा सुनिश्चित करने में मदद करता है।

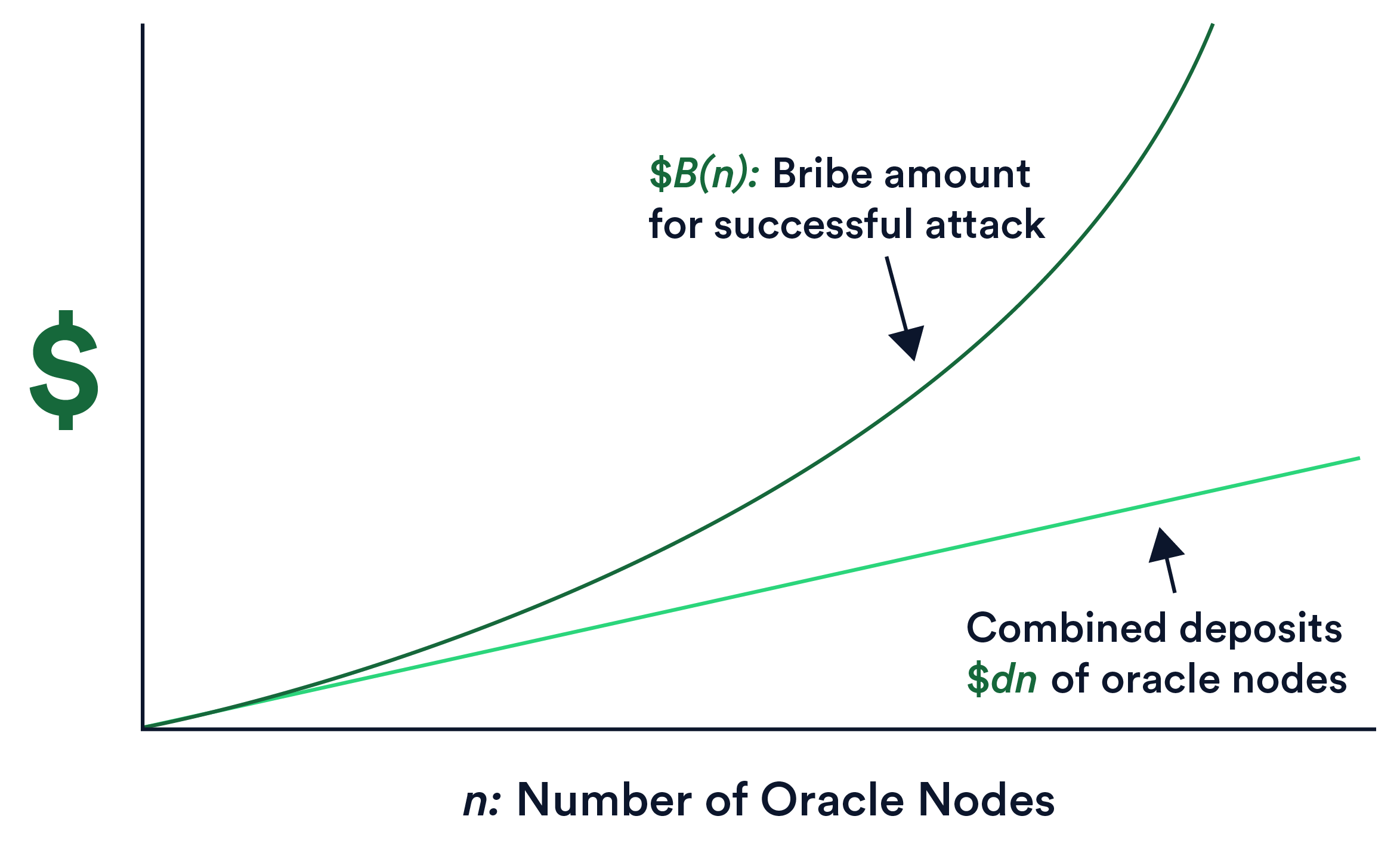

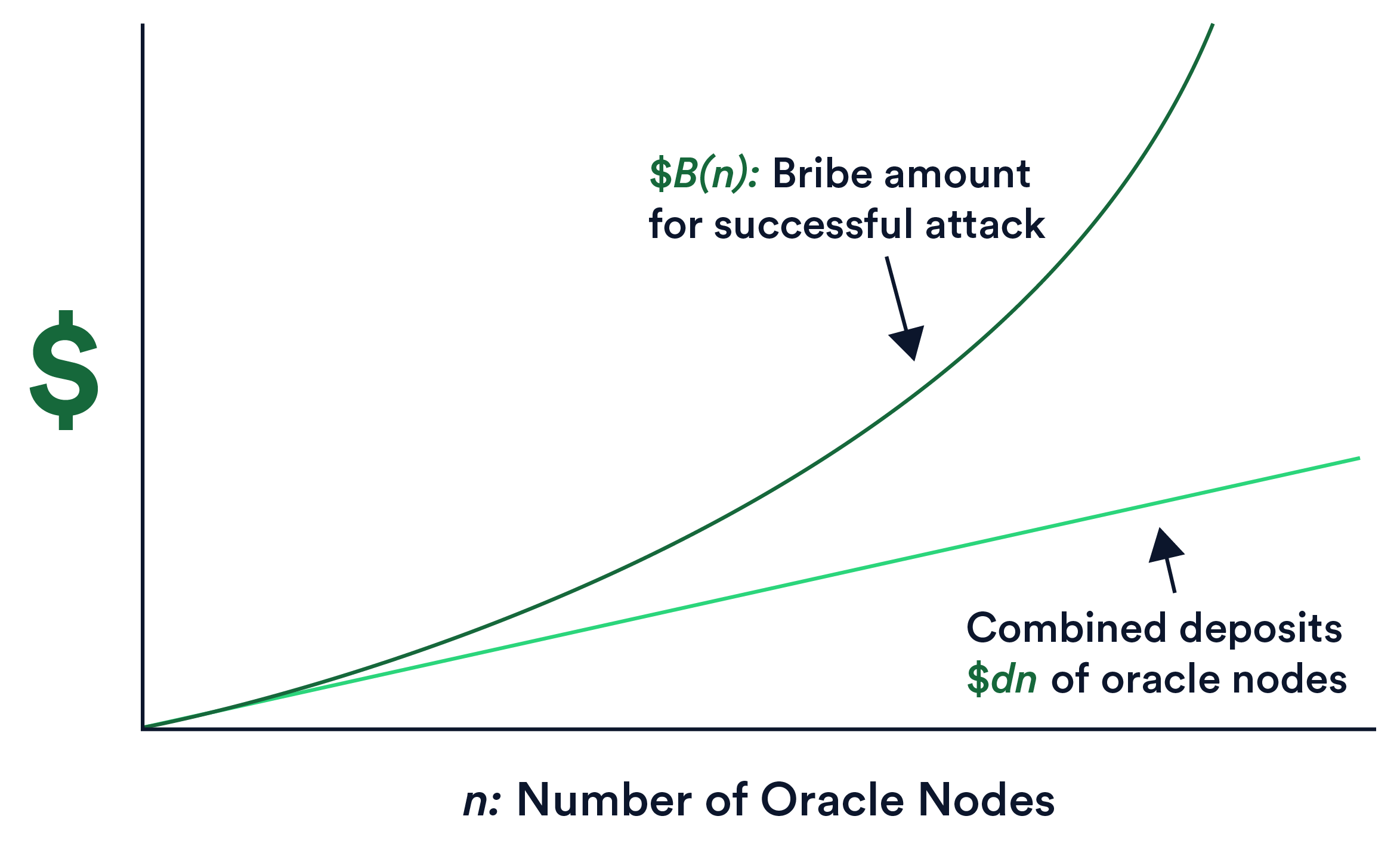

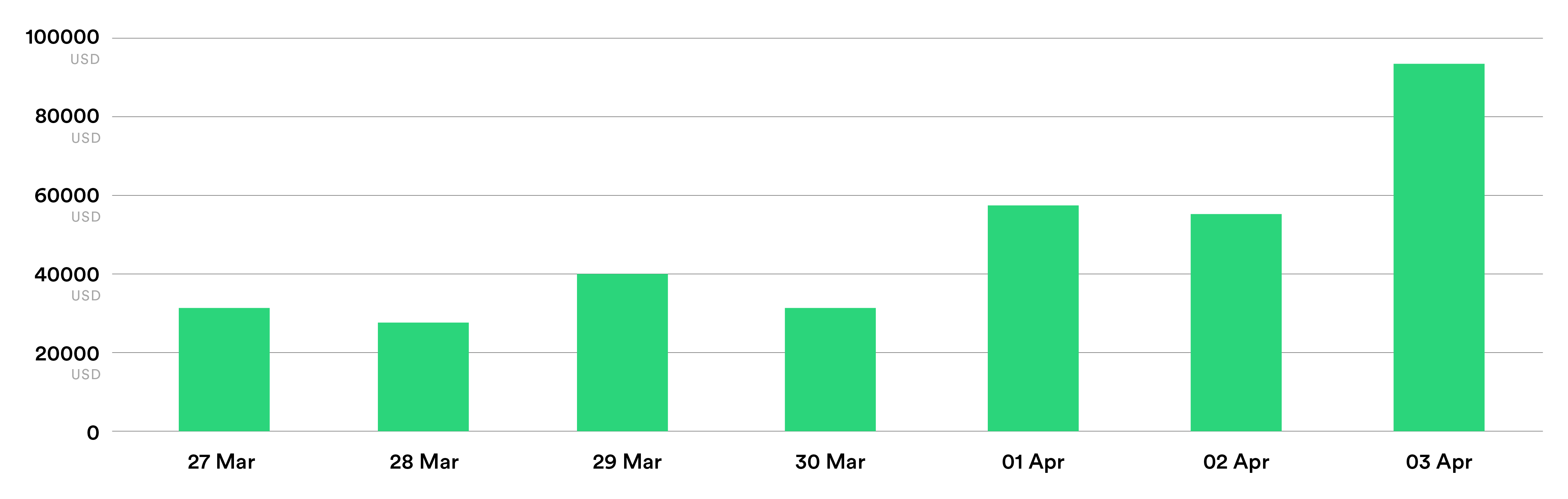

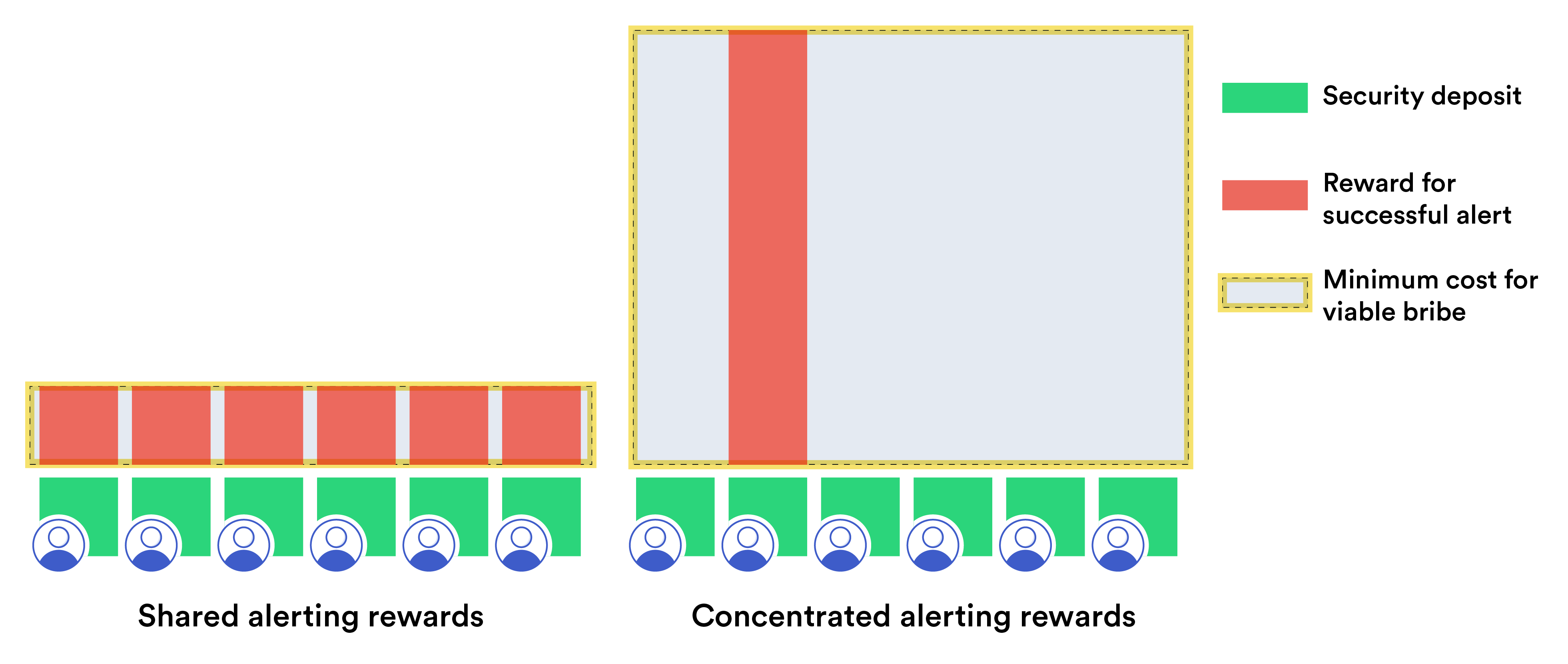

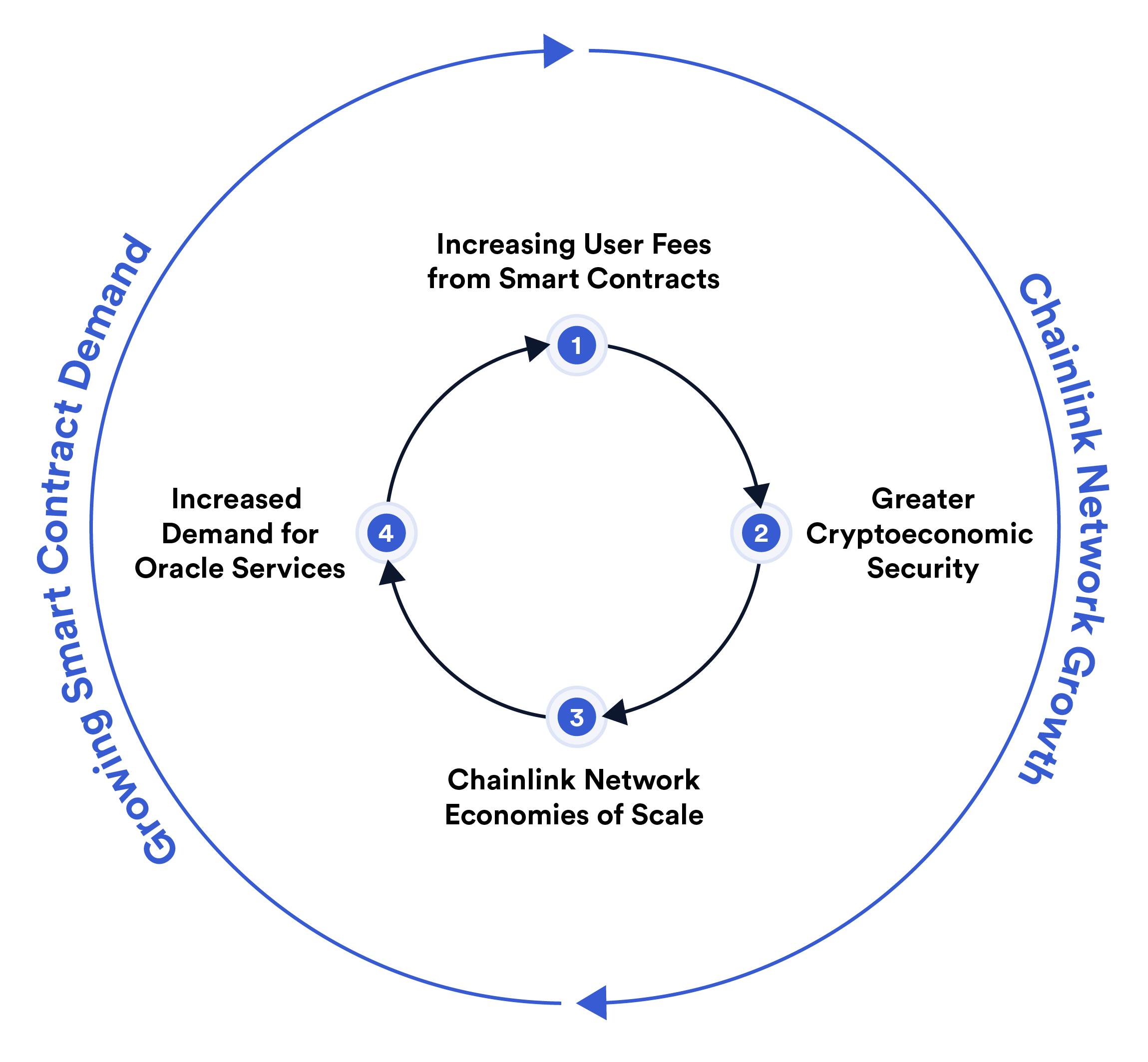

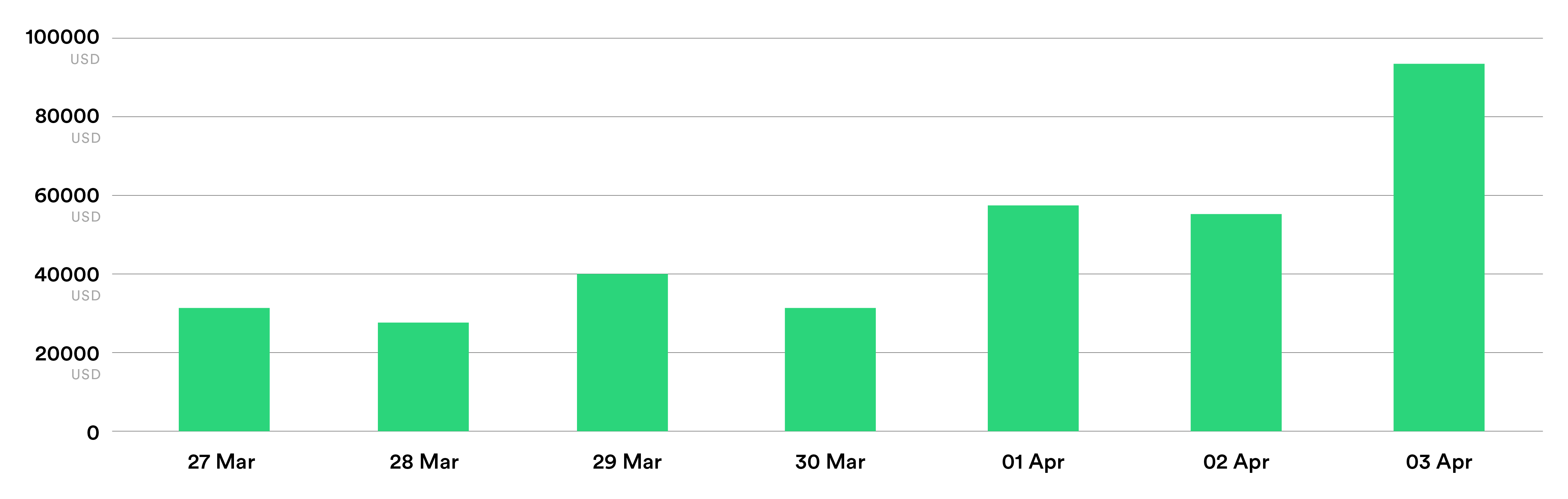

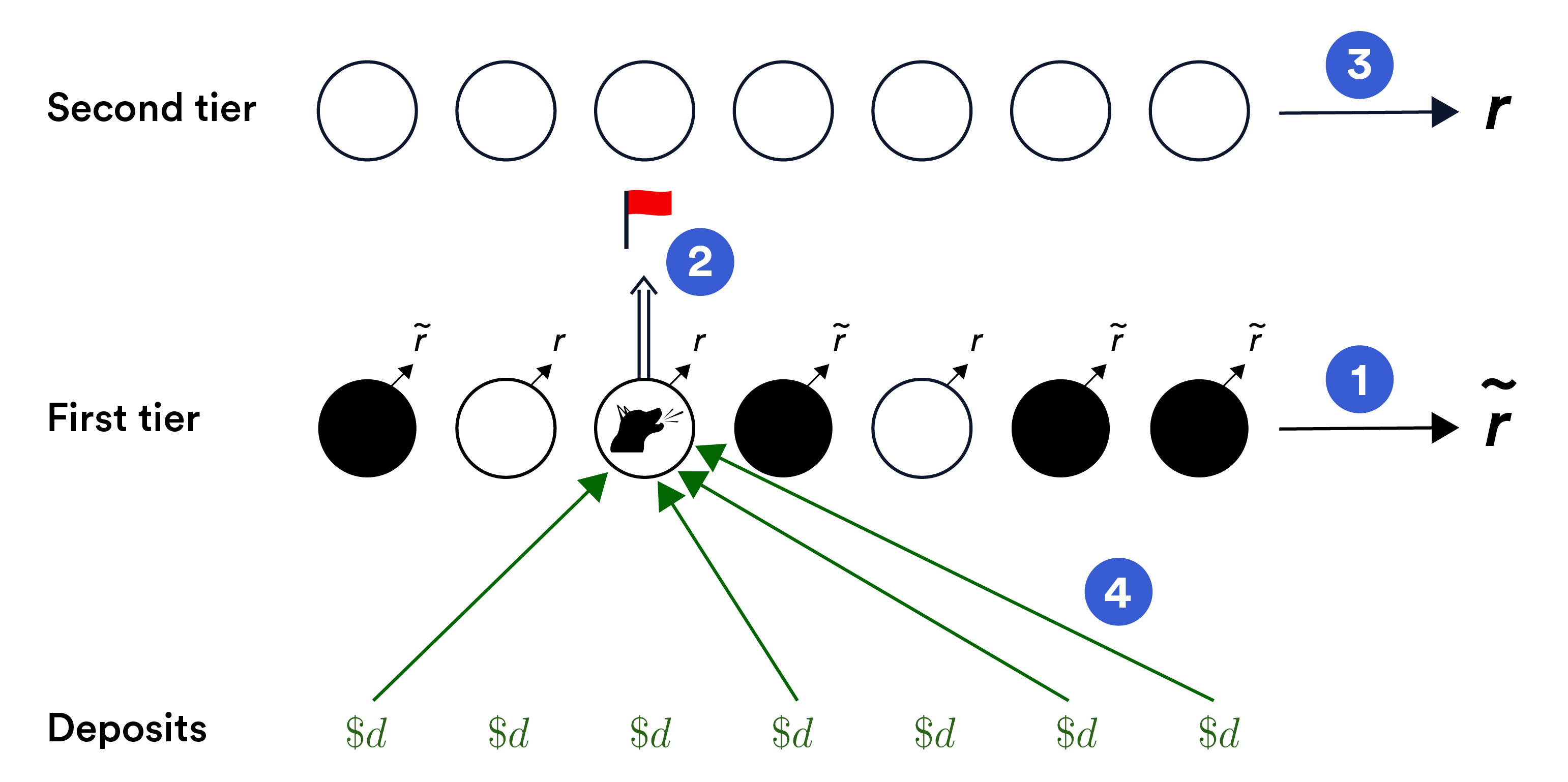

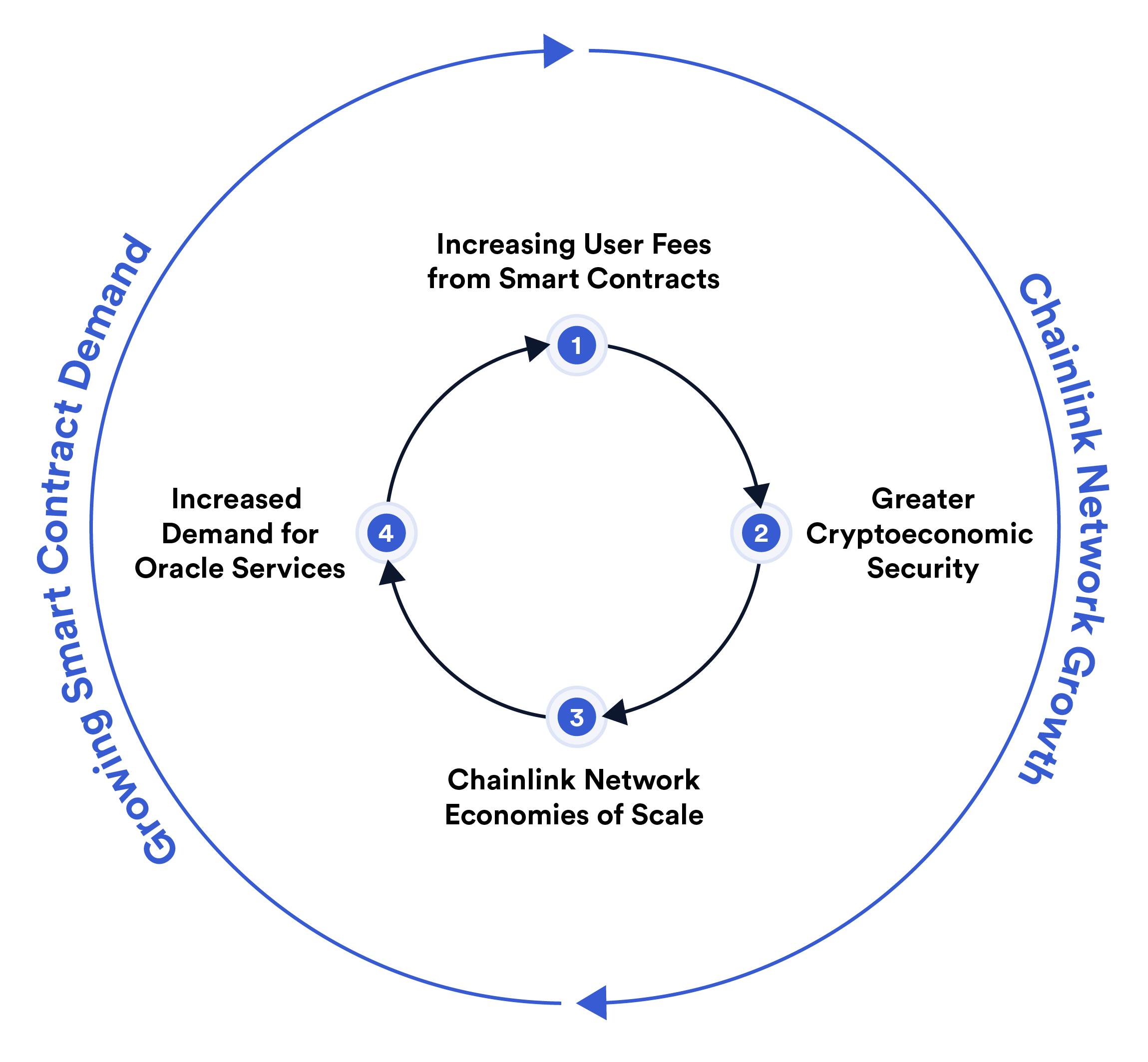

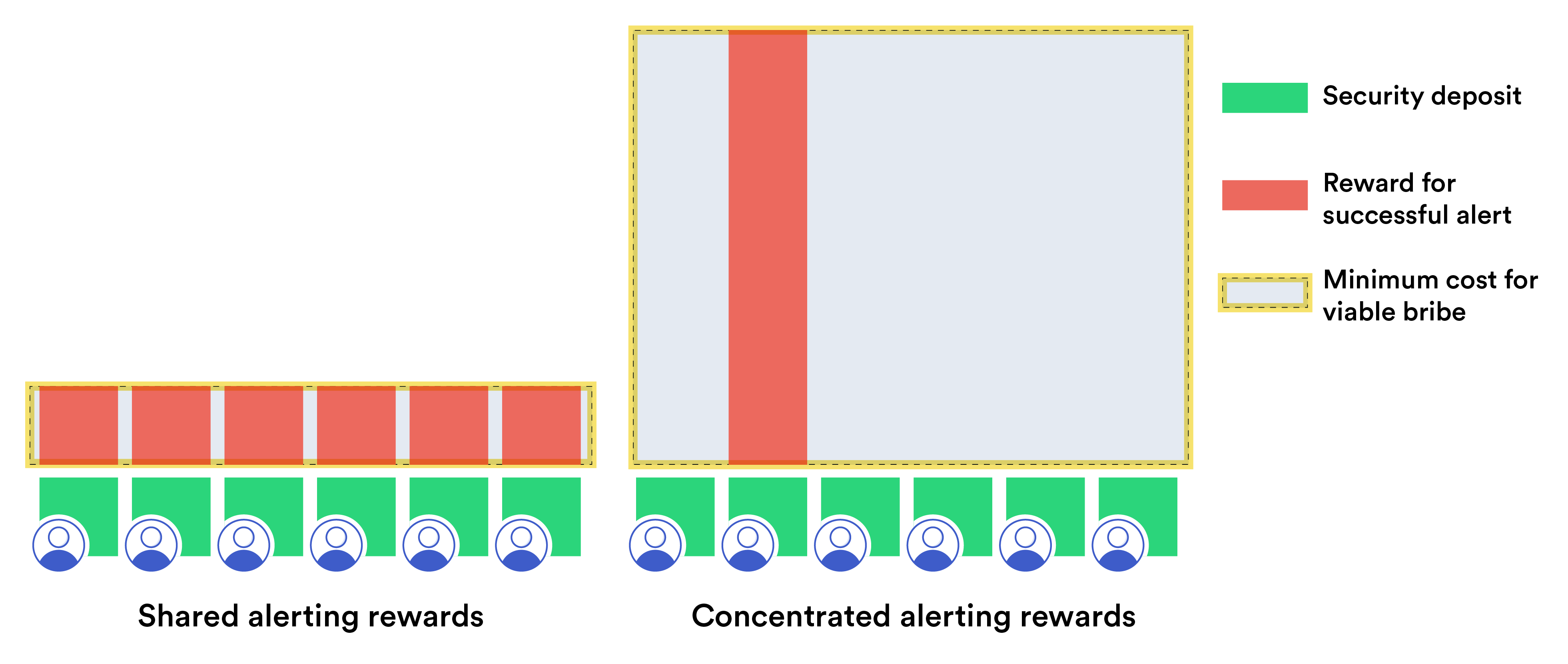

चित्र 7: Chainlink के विश्वास-न्यूनीकरण लक्ष्य का वैचारिक चित्रण, जो कि है DON और वेब जैसे डेटा स्रोतों के सही व्यवहार के लिए उपयोगकर्ताओं की आवश्यकता को कम करें सर्वर. चित्र में पीली हाइलाइट्स विश्वास-न्यूनीकरण लोकी को दर्शाती हैं: DON और वेब सर्वर के व्यक्तिगत या अल्पसंख्यक सेट। गुलाबी हाइलाइट्स सिस्टम घटकों को दर्शाते हैं जो धारणा के आधार पर अत्यधिक भरोसेमंद हैं: blockchain और बहुमत पर अनुबंध वेब सर्वरों की, यानी समग्र रूप से वेब सर्वर। हालाँकि, यह सुनिश्चित करना भी उतना ही महत्वपूर्ण है कि नोड्स को सही ढंग से व्यवहार करने के लिए वित्तीय प्रोत्साहन मिले। स्टेकिंग, यानी, नोड्स को लिंक और स्लैशिंग की जमा राशि प्रदान करने की आवश्यकता होती है (जब्त करना) दुर्व्यवहार के मामले में ये जमा राशियाँ Chainlink में महत्वपूर्ण भूमिका निभाएंगी। यह एक महत्वपूर्ण प्रोत्साहन डिज़ाइन है जिसका उपयोग पहले से ही कई blockchains में किया जा चुका है। उदाहरण के लिए, [81, 103, 120, 204]। हालाँकि, Chainlink में स्टेकिंग, स्टैंडअलोन में staking से बहुत अलग दिखती है blockchains. blockchains में हिस्सेदारी का उद्देश्य आम सहमति पर हमलों को रोकना है। इसमें एक है Chainlink में अलग लक्ष्य: सही oracle रिपोर्ट की समय पर डिलीवरी सुनिश्चित करना। oracle नेटवर्क के लिए एक अच्छी तरह से डिज़ाइन की गई staking प्रणाली को रिश्वतखोरी जैसे हमलों को प्रस्तुत करना चाहिए किसी प्रतिद्वंद्वी के लिए लाभहीन, तब भी जब लक्ष्य उच्च के साथ smart contract हो मौद्रिक मूल्य. इस पेपर में, हम तीन कुंजी के साथ Chainlink में staking के लिए एक सामान्य दृष्टिकोण प्रस्तुत करते हैं नवाचार:1. एक शक्तिशाली प्रतिकूल मॉडल जो मौजूदा में नजरअंदाज किए गए हमलों को शामिल करता है दृष्टिकोण. एक उदाहरण वह है जिसे हम संभावित रिश्वतखोरी कहते हैं। यह का एक रूप है रिश्वतखोरी जो यह निर्धारित करती है कि कौन से नोड सशर्त आधार पर रिश्वत प्राप्त करते हैं, उदाहरण के लिए, अधिकारी उन नोड्स के लिए अग्रिम रूप से रिश्वत की गारंटी देते हैं जिन्हें staking तंत्र चुनता है विशेष भूमिकाओं के लिए यादृच्छिक (जैसे कि रिपोर्ट निर्णय को ट्रिगर करना)। 2. सुपर-लीनियर staking प्रभाव, जिसका अनौपचारिक अर्थ है कि सफल होने के लिए, एक प्रतिद्वंद्वी के पास सभी oracle की संयुक्त जमा राशि से $B अधिक बजट होना चाहिए। नोड्स. अधिक सटीक रूप से, हमारा मतलब है कि n के एक फ़ंक्शन के रूप में, a में \(B(n) ≫\)dn n oracle नोड्स का नेटवर्क, जिनमें से प्रत्येक की निश्चित जमा राशि $d है (अधिक औपचारिक रूप से, \(B(n) is asymptotically larger in n than \)dn). चित्र 8 एक वैचारिक दृष्टिकोण देता है यह संपत्ति. 3. इम्प्लिसिट-इंसेंटिव फ्रेमवर्क (आईआईएफ), एक प्रोत्साहन मॉडल जिसे हमने तैयार किया है स्पष्ट जमा से परे अनुभवजन्य रूप से मापने योग्य प्रोत्साहन शामिल करें staking नोड्स के भविष्य के शुल्क अवसरों सहित फंड। IIF की धारणा का विस्तार करता है स्पष्ट नोड जमा से परे हिस्सेदारी। चित्र 8: Chainlink staking में सुपर-रैखिक स्केलिंग को दर्शाने वाला वैचारिक आरेख। द एक प्रतिद्वंद्वी द्वारा आवश्यक रिश्वत $B(n) संयुक्त जमा की तुलना में n में तेजी से बढ़ती है सभी oracle नोड्स का $dn। हम दिखाते हैं कि कैसे IIF और सुपर-लीनियर staking प्रभाव मिलकर हमें प्रेरित करते हैं oracle नेटवर्क के लिए आर्थिक सुरक्षा के एक अच्छे चक्र को कॉल करें। जब नए उपयोगकर्ता प्रवेश करते हैं

सिस्टम, Chainlink नोड्स चलाने से संभावित भविष्य की आय में वृद्धि कर रहा है वर्तमान और भविष्य के उपयोगकर्ताओं के लिए आर्थिक सुरक्षा की सीमांत लागत कम हो जाती है। के एक शासन में लोचदार मांग, यह कम लागत अतिरिक्त उपयोगकर्ताओं को इसका उपयोग करने के लिए प्रोत्साहित करती है नेटवर्क, निरंतर चल रहे पुण्य चक्र में गोद लेने को कायम रख रहा है। ध्यान दें: हालाँकि यह श्वेतपत्र Chainlink के विकास के लिए हमारे दृष्टिकोण के महत्वपूर्ण तत्वों को रेखांकित करता है, यह अनौपचारिक है और इसमें कुछ विस्तृत तकनीकी विशिष्टताएँ शामिल हैं। हम योजना बनाते हैं अतिरिक्त सुविधाओं और दृष्टिकोणों के विकसित होने पर उन पर केंद्रित तकनीकी पेपर जारी करें। इसके अलावा, प्रस्तुत दृष्टि के कई तत्वों पर जोर देना महत्वपूर्ण है यहां (स्केलिंग सुधार, गोपनीयता प्रौद्योगिकियां, एफएसएस, आदि) हो सकते हैं और होंगे उन्नत DONs की बुनियादी सुविधा बनने से पहले ही प्रारंभिक रूप में तैनात किया गया Chainlink. 1.3 इस पेपर का संगठन हम अपने सुरक्षा मॉडल और नोटेशन को धारा 2 में प्रस्तुत करते हैं और विकेंद्रीकृत की रूपरेखा तैयार करते हैं धारा 3 में ओरेकल नेटवर्क एपीआई। धारा 4 में, हम कई उदाहरण प्रस्तुत करते हैं ऐसे एप्लिकेशन जिनके लिए DONs एक आकर्षक परिनियोजन प्लेटफ़ॉर्म प्रदान करते हैं। पाठक कर सकते हैं इस बिंदु तक पढ़कर पेपर की अधिकांश प्रमुख अवधारणाओं को सीखें। पेपर के शेष भाग में और विवरण हैं। हम निष्पक्ष अनुक्रमण का वर्णन करते हैं धारा 5 में सेवाएँ (एफएसएस) और धारा 6 में लेनदेन-निष्पादन फ्रेमवर्क (टीईएफ)। हम धारा 7 में विश्वास न्यूनीकरण के लिए अपने दृष्टिकोण का वर्णन करते हैं। हम कुछ पर विचार करते हैं महत्वपूर्ण DON परिनियोजन आवश्यकताएँ, अर्थात् सुविधाओं का वृद्धिशील रोलआउट, गतिशील खाता सदस्यता, और धारा 8 में जवाबदेही। अंत में, धारा 9 में, हम देते हैं प्रोत्साहन डिज़ाइन के प्रति हमारे विकासशील दृष्टिकोण का अवलोकन। हम धारा 10 में निष्कर्ष निकालते हैं। उन पाठकों की मदद करने के लिए जिनकी इस पेपर की अवधारणाओं से सीमित जानकारी है, हम परिशिष्ट A में एक शब्दावली प्रदान करें। हम DON इंटरफ़ेस पर अधिक विवरण प्रस्तुत करते हैं और परिशिष्ट बी में कार्यक्षमता और परिशिष्ट सी में कुछ उदाहरण एडाप्टर प्रस्तुत करते हैं। परिशिष्ट डी में, हम विश्वास-न्यूनतम डेटा-स्रोत के लिए एक क्रिप्टोग्राफ़िक आदिम का वर्णन करते हैं प्रमाणीकरण को कार्यात्मक हस्ताक्षर कहा जाता है और विवेकाधीन कार्यात्मक हस्ताक्षर नामक एक नया संस्करण पेश किया जाता है। हम समिति पर असर डालने वाले कुछ विचारों पर चर्चा करते हैं परिशिष्ट एफ में DONs के लिए चयन।

Introduction

Les blockchains oracle sont souvent considérées aujourd’hui comme des services décentralisés avec un seul objectif : pour transférer les données des ressources hors chaîne vers des blockchain. Mais c'est un petit pas, du transfert de données au calcul, au stockage ou à la transmission bidirectionnelle. Cette observation justifie une notion beaucoup plus large de la fonctionnalité des oracle. Alors aussi répondre aux exigences de service croissantes des smart contract et de plus en plus multiformes technologies qui s'appuient sur les réseaux oracle. En bref, un oracle peut et devra être une interface de calcul à usage général, bidirectionnelle et entre et parmi les systèmes en chaîne et hors chaîne. Le rôle des Oracles dans l'écosystème blockchain est d'améliorer les performances, les fonctionnalités et l'interopérabilité des smart contract afin qu'ils puissent apporter de nouveaux modèles de confiance et de transparence à une multiplicité d’industries. Cette transformation passera par l’élargissement de l’utilisation des smart contract hybrides, qui fusionnent Les propriétés spéciales de blockchain avec les capacités uniques des systèmes hors chaîne tels que oracle réseaux et obtenez ainsi une portée et une puissance bien supérieures à celles des systèmes en chaîne en isolement. Dans ce livre blanc, nous exprimons une vision pour ce que nous appelons Chainlink 2.0, une évolution de Chainlink au-delà de sa conception initiale dans le livre blanc original Chainlink [98]. Nous prévoyons un rôle de plus en plus étendu pour les réseaux oracle, dans lequel ils complètent et améliorent les blockchain existants et nouveaux en fournissant une connectivité et un calcul universels rapides, fiables et préservant la confidentialité pour les systèmes hybrides. smart contracts. Nous pensons que les réseaux oracle évolueront même pour devenir des services publics pour exporter des données de haute intégrité de niveau blockchain vers des systèmes au-delà du blockchain écosystème. Aujourd'hui, les nœuds Chainlink gérés par un ensemble diversifié d'entités se réunissent dans des réseaux oracle pour relayer les données vers les smart contract dans ce que l'on appelle des rapports. Nous pouvons voir un tel oracle nœuds en tant que comité similaire à celui d'un consensus classique blockchain [72], mais dans le but de prendre en charge les blockchain existants, plutôt que de fournir des fonctionnalités autonomes. Avec fonctions aléatoires vérifiables (VRF) et reporting hors chaîne (OCR), Chainlink évolue déjà vers un cadre et une infrastructure à usage général pour fournir les ressources informatiques dont smart contract ont besoin pour fonctionnalité avancée. La base de notre plan pour Chainlink 2.0 est ce que nous appelons Oracle décentralisé. Réseaux, ou DONs en abrégé. Depuis que nous avons introduit le terme « réseau oracle » dans le livre blanc original Chainlink [98], oracles ont développé des fonctionnalités et des fonctionnalités toujours plus riches étendue d'application. Dans cet article, nous proposons une nouvelle définition du terme selon à notre vision future de l’écosystème Chainlink. Dans cette vue, un DON est un réseau maintenu par un comité de nœuds Chainlink. Ancré dans un protocole consensuel, il prend en charge n'importe laquelle d'une gamme illimitée de fonctions oracle choisies pour le déploiement par le comité. Un DON agit ainsi comme une couche d'abstraction blockchain, fournissant des interfaces aux ressources hors chaîne pour les smart contract et d'autres systèmes. Il fournit également accès à des ressources informatiques hors chaîne hautement efficaces mais décentralisées. En général, a DON prend en charge les opérations sur une chaîne principale. Son objectif est de permettre desbles hybrides smart contracts, qui combinent le calcul en chaîne et hors chaîne avec connexion à des ressources externes. Nous soulignons que même avec le recours aux comités dans les DON, Chainlink lui-même reste intrinsèquement sans autorisation. Les DON servent de fondement à un système sans autorisation cadre dans lequel les nœuds peuvent se réunir pour implémenter des réseaux oracle personnalisés avec leurs propres régimes d'inclusion de nœuds, qui peuvent être autorisés ou non. Avec DONs comme base, nous prévoyons de nous concentrer dans Chainlink 2.0 sur les avancées dans sept domaines clés : les smart contract hybrides, faisant abstraction de la complexité, de la mise à l'échelle, de la confidentialité, de l'équité des ordres pour les transactions, de la minimisation de la confiance et de la sécurité (cryptoéconomique) basée sur des incitations. Dans l'introduction de cet article, nous présentons un aperçu de la décentralisation Oracle Networks dans la section 1.1, puis nos sept domaines clés d'innovation dans la section 1.2. Nous décrivons l’organisation du reste de cet article dans la section 1.3. 1.1 Réseaux Oracle décentralisés Les réseaux Oracle décentralisés sont conçus pour améliorer et étendre les capacités de smart contracts sur une cible blockchain ou une chaîne principale via des fonctions qui sont non disponible nativement. Pour ce faire, ils fournissent les trois ressources de base trouvées dans systèmes informatiques : mise en réseau, stockage et calcul. Un DON vise à offrir ces ressources avec de fortes propriétés de confidentialité, d’intégrité et de disponibilité,1 ainsi que ainsi que la responsabilité. Les DON sont formés par des comités de nœuds oracle qui coopèrent pour remplir un objectif spécifique. un emploi ou choisir d'établir une relation à long terme afin de fournir des services persistants aux clients. Les DON sont conçus de manière indépendante de blockchain. Ils promettent de servir de un outil puissant et flexible permettant aux développeurs d'applications de créer un support hors chaîne pour leurs smart contracts sur n’importe quelle chaîne principale prise en charge. Deux types de fonctionnalités réalisent les capacités d'un DON : les exécutables et adaptateurs. Les exécutables sont des programmes qui s'exécutent en continu et de manière décentralisée sur le DON. Bien qu'ils ne stockent pas directement les actifs de la chaîne principale, ils présentent des avantages importants, notamment des performances élevées et la capacité d'effectuer des transactions confidentielles. calcul. Les exécutables s'exécutent de manière autonome sur un DON et effectuent des tâches déterministes opérations. Ils fonctionnent en synergie avec des adaptateurs qui relient le DON à des ressources externes et peut être appelé par des exécutables. Les adaptateurs, tels que nous les envisageons pour les DON, sont un généralisation des adaptateurs externes en Chainlink aujourd'hui. Alors que les adaptateurs existants généralement, ils ne récupèrent que les données des sources de données, les adaptateurs peuvent fonctionner de manière bidirectionnelle ; dans DONs, ils peuvent en outre exploiter le calcul conjoint par les nœuds DON pour obtenir fonctionnalités supplémentaires, telles que le cryptage des rapports pour une consommation respectueuse de la confidentialité par un exécutable. Pour donner une idée du fonctionnement de base d'un DON, la figure 1 montre conceptuellement comment un DON peut être utilisé pour envoyer des rapports à un blockchain et ainsi obtenir la fonctionnalité oracle traditionnelle et existante. Les DON peuvent cependant fournir de nombreuses fonctionnalités supplémentaires, au-delà 1La « triade CIA » de la sécurité de l’information [123, p. 26, §2.3.5].Les réseaux existants de Chainlink. Par exemple, dans la structure générale de la figure 1, l'exécutable pourrait enregistrer les données récupérées sur le prix des actifs sur le DON, en utilisant ces données pour calculer, par exemple, une moyenne finale pour ses rapports. Figure 1 : Figure conceptuelle montrant à titre d'exemple comment un réseau Oracle décentralisé peut réaliser la fonctionnalité de base oracle, c'est-à-dire relayer des données hors chaîne vers un contrat. Un l'exécutable utilise des adaptateurs pour récupérer les données hors chaîne, sur lesquelles il calcule, envoyant la sortie via un autre adaptateur vers une cible blockchain. (Les adaptateurs sont initiés par le code dans le DON, représenté par des petites cases bleues ; les flèches indiquent la direction du flux de données pour cette exemple particulier.) L'exécutable peut en outre lire et écrire sur le DON local stockage pour conserver l’état et/ou communiquer avec d’autres exécutables. La mise en réseau, le calcul et le stockage flexibles dans les DON, tous représentés ici, permettent une multitude de nouvelles candidatures. Un avantage majeur des DON est leur capacité à démarrer de nouveaux services blockchain. DONs sont un véhicule grâce auquel les réseaux oracle existants peuvent rapidement mettre en place des applications de service cela nécessiterait aujourd’hui la création de réseaux spécialement conçus. Nous donnons un certain nombre de des exemples de telles applications dans la section 4. Dans la section 3, nous fournissons plus de détails sur les DON, décrivant leurs capacités dans termes de l'interface qu'ils présentent aux développeurs et aux utilisateurs. 1.2 Sept objectifs de conception clés Nous passons ici brièvement en revue les sept axes clés énumérés ci-dessus pour l’évolution de Chainlink, à savoir :Hybrid smart contracts: Au cœur de notre vision pour Chainlink se trouve l'idée d'une sécurité sécurisée combinant des composants en chaîne et hors chaîne dans des smart contract. We refer to contracts concrétiser cette idée sous la forme de smart contract hybrides ou de contrats hybrides.2 Les blockchains jouent et continueront de jouer deux rôles essentiels dans les services décentralisés écosystèmes : ils sont tous deux les lieux où la propriété des cryptomonnaies est représentée. et des points d’ancrage solides pour les services décentralisés. Les contrats intelligents doivent donc être représentés ou exécutés en chaîne, mais leurs capacités en chaîne sont sévèrement limitées. Purely le code des contrats en chaîne est lent, coûteux et insulaire, incapable de bénéficier du monde réel données et une variété de fonctionnalités qui sont intrinsèquement irréalisables sur la chaîne, y compris diverses formes de calcul confidentiel, la génération de (pseudo) hasard sécurisé contre mineur / manipulation validator, etc. Pour que les smart contract réalisent leur plein potentiel, il faut donc des smart contract. être architecturé en deux parties : une partie en chaîne (que nous désignons généralement par SC) et une partie hors chaîne, un exécutable exécuté sur un DON (que nous désignons généralement par exec). L'objectif est de parvenir à une composition sécurisée de fonctionnalités en chaîne avec le multiplicité de services hors chaîne que DON visent à fournir. Together, the two parts constituer un contrat hybride. Nous présentons l'idée conceptuellement dans la figure 2. Déjà aujourd'hui, Les services Chainlink3 tels que les flux de données et les VRF permettent des performances autrement irréalisables smart contract applications, allant des DeFi aux NFT générés équitablement jusqu'à l'assurance décentralisée, comme premiers pas vers un cadre plus général. As Chainlink services développez-vous et devenez plus performant selon notre vision dans ce livre blanc, tout comme sera la puissance des systèmes smart contract sur tous les blockchain. Nos six autres objectifs clés de ce livre blanc peuvent être considérés comme agissant dans le service du premier, celui des contrats hybrides. Ces focus consistent à supprimer les éléments visibles complexité des contrats hybrides, créant des services hors chaîne supplémentaires qui permettent construction de contrats hybrides toujours plus performants et, dans le cas d’une minimisation de la confiance, renforcement des propriétés de sécurité obtenues par les contrats hybrides. We leave the idea de contrats hybrides implicites dans une grande partie du document, mais toute combinaison de La logique MAINCHAIN avec un DON peut être considérée comme un contrat hybride. Faire abstraction de la complexité : Les DON sont conçus pour utiliser des systèmes décentralisés des systèmes faciles pour les développeurs et les utilisateurs en éliminant les machines souvent complexes derrière la gamme de services puissante et flexible de DON. Services Chainlink existants ont déjà cette fonctionnalité. Par exemple, les flux de données dans Chainlink présentent aujourd'hui des interfaces en chaîne qui n'obligent pas les développeurs à se soucier des détails au niveau du protocole, comme les moyens par lesquels l'OCR applique les rapports de consensus entre un 2L'idée d'une composition de contrat en chaîne/hors chaîne est apparue précédemment dans divers contextes contraints. formulaires, par exemple, les systèmes de couche 2, les blockchains [80] basés sur TEE, etc. Notre objectif est de prendre en charge et de généraliser ces approches et garantir qu'elles peuvent englober l'accès aux données hors chaîne et d'autres oracle clés services. Les services 3Chainlink comprennent une variété de services et de fonctionnalités décentralisés disponibles via le réseau. Ils sont proposés par les nombreux opérateurs de nœuds regroupés en différents réseaux oracle across the ecosystem.Figure 2 : Figure conceptuelle illustrant la composition des contrats en chaîne/hors chaîne. Un hybride smart contract 3⃝se compose de deux composants complémentaires : un en chaîne composant SC 1⃝, résident sur un blockchain, et un composant hors chaîne exec 2⃝ qui s'exécute sur un DON. Le DON sert également de pont entre les deux composants comme connecter le contrat hybride à des ressources hors chaîne telles que des services Web, d'autres blockchains, stockage décentralisé, etc. ensemble décentralisé de nœuds. Les DON vont encore plus loin dans le sens où ils élargissent la gamme de services pour lesquels Chainlink peut offrir aux développeurs une couche d'abstraction avec accompagnant des interfaces rationalisées pour des services de haut niveau. Nous présentons plusieurs exemples d'application dans la section 4 qui mettent en évidence cette approche. Nous envisageons, par exemple, que les entreprises utilisent les DON comme forme de middleware sécurisé pour connecter leurs systèmes existants aux blockchain. (Voir la section 4.2.) Cette utilisation des DON élimine la complexité de la dynamique générale blockchain (frais, réorganisations, etc.). C'est aussi supprime les fonctionnalités de blockchain spécifiques, permettant ainsi aux entreprises de connecter leurs systèmes existants à une gamme toujours plus large de systèmes blockchain sans un besoin d'expertise spécialisée dans ces systèmes ou, plus généralement, dans le développement de systèmes décentralisés. A terme, notre ambition est de pousser le degré d'abstraction atteint par Chainlink au point de mettre en œuvre ce que nous appelons une métacouche décentralisée. Une telle couche ferait abstraction de la distinction en chaîne/hors chaîne pour toutes les classes de développeurs et les utilisateurs de DApps, permettant une création et une utilisation transparentes de services décentralisés.Pour simplifier le processus de développement, les développeurs pourraient spécifier la fonctionnalité DApp dans la métacouche en tant qu'application virtuelle dans un modèle de machine unifié. Ils pourraient puis utilisez un compilateur metallayer décentralisé pour instancier automatiquement le DApp comme un ensemble de fonctionnalités décentralisées interopérables couvrant blockchains, DONs et prestations externes. (L'un de ces services externes pourrait être un système d'entreprise, ce qui rendrait la couche méta utile pour les applications impliquant des systèmes d'entreprise existants.) la compilation s'apparente à la façon dont les compilateurs et les kits de développement logiciel (SDK) modernes aider les programmeurs généralistes à utiliser tout le potentiel du matériel hétérogène des architectures composées d'un CPU à usage général et de matériel spécialisé comme des GPU, des accélérateurs d’apprentissage automatique ou des enclaves de confiance. La figure 3 présente cette idée à un niveau conceptuel. Les smart contract hybrides sont une première étape vers cette vision et vers un concept que nous appelons méta-contrats. Les méta-contrats sont des applications codées de manière décentralisée métacouche et englobent implicitement la logique en chaîne (smart contract), ainsi que le calcul hors chaîne et la connectivité entre divers blockchain et hors chaîne existants prestations. Étant donné le besoin de prise en charge du langage et du compilateur, de nouveaux modèles de sécurité et harmonisation conceptuelle et technique de technologies disparates, mais réalisation d'un véritable métacouche décentralisé est un objectif ambitieux auquel nous aspirons depuis longtemps horizon temporel. Il s’agit néanmoins d’un modèle idéal utile à garder à l’esprit lors de la lecture ce document, non détaillé ici, mais sur lequel nous prévoyons de nous concentrer dans nos futurs travaux sur Chainlink. Mise à l'échelle : Un objectif d'une importance primordiale dans nos conceptions évolutives est de permettre au Réseau Chainlink pour répondre aux besoins d’évolutivité croissants de l’écosystème blockchain. La congestion du réseau devenant un problème récurrent dans les systèmes sans autorisation existants. blockchains [86], de nouvelles conceptions blockchain plus performantes entrent en service, par exemple, [103, 120, 203], ainsi que des technologies complémentaires de mise à l'échelle de couche 2, par exemple [5, 12, 121, 141, 169, 186, 187]. Les services Oracle doivent atteindre des latences et des débits qui répondent aux exigences de performances de ces systèmes tout en minimisant les frais en chaîne (par exemple, les coûts du gaz) pour les opérateurs contractuels et les utilisateurs ordinaires. Avec DONs, Chainlink la fonctionnalité vise à aller plus loin et à offrir des performances suffisamment élevées pour les systèmes purement Web. Les DON tirent une grande partie de leurs gains de performances de leur utilisation de protocoles de consensus rapides, basés sur des comités ou sans autorisation, qu'ils combinent avec les blockchain. ils soutiennent. Nous nous attendons à ce que de nombreux DON avec des configurations différentes fonctionnent en parallèle ; différents DApp et utilisateurs peuvent naviguer dans les compromis dans les choix consensuels sous-jacents selon les exigences de leur application. Les DON peuvent être considérés en fait comme des technologies de couche 2. Nous nous attendons à ce que parmi d'autres services, DONs prendront en charge le Transaction Execution Framework (TEF), qui facilite l'intégration efficace des DON et donc des oracle avec d'autres systèmes de couche 2 : par exemple, rollups, systèmes qui regroupent les transactions hors chaîne pour atteindre améliorations des performances. Nous introduisons le TEF dans la section 6.

Figure 3 : Figure conceptuelle montrant la réalisation idéale d'une métacouche décentralisée. Pour facilité de développement, un développeur spécifie une DApp, surlignée en rose, comme une application virtuelle. application dans un modèle de machine unifié. Un compilateur metallayer décentralisé génère automatiquement les fonctionnalités d'interopérabilité correspondantes : smart contracts (notées par SC), la logique (notée exec) sur les DON, les adaptateurs se connectant aux services externes cibles, etc., comme indiqué en surbrillance jaune. La figure 4 montre conceptuellement comment les DON améliorent la mise à l'échelle de blockchain (smart contract). en concentrant le traitement des transactions et des rapports oracle hors chaîne, plutôt que sur chaîne. Ce changement dans le lieu principal de calcul réduit la latence des transactions et frais tout en augmentant le débit des transactions. Confidentialité : Les blockchains offrent une transparence sans précédent pour les smart contract et les applications qu'elles réalisent. Mais il existe une tension fondamentale entre transparence et confidentialité. Aujourd’hui, par exemple, les échanges décentralisés des utilisateursFigure 4 : Figure conceptuelle montrant comment les réseaux Oracle décentralisés améliorent mise à l'échelle des smart contract compatibles blockchain. Figure A ⃝montre un oracle conventionnel architecture. Les transactions sont envoyées directement au blockchain, tout comme les rapports oracle. Ainsi, le blockchain, surligné en jaune, est le principal lieu de traitement des transactions. La figure B⃝montre l'utilisation d'un DON pour prendre en charge les contrats sur le blockchain. Un DON l'exécutable traite les transactions ainsi que les données provenant de systèmes externes et de transferts résultats (par exemple, transactions groupées ou changements d'état du contrat résultant des effets des transactions) vers le blockchain. Le DON, surligné en jaune, est donc le principal lieu de traitement des transactions. les actions sont enregistrées en chaîne, ce qui facilite le suivi du comportement d'échange, mais aussi rendre publiquement visibles les transactions financières des utilisateurs. De même, les données relayées vers smart les contrats restent en chaîne. Cela rend ces données facilement vérifiables, mais agit comme un élément dissuasif pour les fournisseurs de données souhaitant fournir aux smart contract des données sensibles ou données propriétaires. Nous pensons que les réseaux oracle joueront un rôle central dans le catalyseur de la prochaine génération des systèmes qui combinent la transparence innée des blockchain avec de nouvelles protections de confidentialité. Dans cet article, nous montrons comment ils y parviendront en utilisant trois approches principales : • Adaptateurs préservant la confidentialité : deux technologies avec déploiement planifié dans les réseaux de Chainlink, DECO [234] et Town Crier [233], permettent aux nœuds oracle de récupérer les données des systèmes hors chaîne de manière à protéger la confidentialité et les données des utilisateurs confidentialité. Ils joueront un rôle clé dans la conception des adaptateurs pour les DON. (Voir la section 3.6.2 pour plus de détails sur ces deux technologies.) • Calcul confidentiel : les DON peuvent simplement cacher leur calcul aux blockchain fiables. Grâce à des calculs multipartites sécurisés et/ou à des environnements d'exécution fiables, une confidentialité plus forte est également possible dans laquelle les nœuds DON calculer sur des données sur lesquelles ils n’ont eux-mêmes pas de visibilité.

• Prise en charge des systèmes confidentiels de couche 2 : le TEF est conçu pour prendre en charge une variété de systèmes de couche 2, dont beaucoup utilisent des preuves de connaissance nulle pour fournir diverses formes de confidentialité des transactions. Nous discutons de ces approches dans la section 3 (avec des détails supplémentaires dans la section 6, l'annexe B.1 et l'annexe B.2). La figure 5 présente une vue conceptuelle de la manière dont les données sensibles peuvent circuler depuis des sources externes vers un smart contract au moyen d'adaptateurs préservant la confidentialité et calcul confidentiel dans un DON. Figure 5 : Schéma conceptuel des opérations de préservation de la confidentialité dans un DON sur données sensibles (surlignées en jaune). Données sources sensibles (cercles noirs) sur le Web les serveurs sont extraits vers le DON à l'aide d'adaptateurs préservant la confidentialité (lignes bleues à double flèche). Le DON reçoit des données dérivées (cercles creux) de ces adaptateurs : le résultat de l'application d'une fonction ou, par exemple, du partage de secrets, à la source sensible données. Un exécutable sur le DON peut appliquer un calcul confidentiel aux données dérivées pour construire un rapport (double cercle), qu'il envoie via un adaptateur au blockchain. Nous pensons que des outils puissants de gestion des données confidentielles ouvriront la voie à toute une gamme d'applications. Parmi ceux-ci figurent la finance privée décentralisée (et centralisée), l'identité décentralisée, les prêts en chaîne basés sur le crédit et des solutions plus efficaces et plus efficaces. des protocoles conviviaux de connaissance du client et d’accréditation, comme nous l’expliquons dans la section 4. Équité des ordres pour les transactions : Les designs blockchain d'aujourd'hui ont un petit côté sale secret de polichinelle : Ils sont centralisés de manière éphémère. Les mineurs et les validator peuvent commander des trans-actions comme ils le souhaitent. L'ordre des transactions peut également être manipulé par les utilisateurs comme en fonction des frais de réseau qu'ils paient (par exemple, les prix du gaz en Ethereum) et à certains dans une large mesure en tirant parti de connexions réseau rapides. Une telle manipulation peut, par exemple par exemple, prendre la forme d'un front-running, dans lequel un acteur stratégique tel qu'un mineur observe la transaction d'un utilisateur et insère sa propre transaction d'exploitation dans une transaction antérieure position dans le même bloc – voler efficacement de l’argent à l’utilisateur en tirant parti de la connaissance préalable de la transaction de l’utilisateur. Par exemple, un robot peut passer un ordre d'achat avant celui d’un utilisateur. Elle peut alors profiter de la hausse du prix des actifs induite par la le métier de l’utilisateur. Certains robots sont à l'avant-garde et nuisent aux utilisateurs ordinaires (analogue à la haute fréquence) le trading à Wall Street – est déjà répandu et bien documenté [90], tout comme le sont les autres des attaques telles que le back-running [159] et la simulation de transactions automatisées [195]. Des propositions visant à systématiser l’exploitation des commandes par les mineurs ont même fait surface récemment [110]. Les technologies de couche 2 telles que les rollup ne résolvent pas le problème, mais se contentent de recentraliser commande, en le plaçant entre les mains de l'entité qui crée un rollup. L'un de nos objectifs est d'introduire dans Chainlink un service appelé Fair Sequencing. Services (FSS) [137]. FSS aide les concepteurs smart contract à garantir une commande équitable pour leurs transactions et éviter les attaques de front, de back-running et associées sur les transactions des utilisateurs ainsi que sur d'autres types de transactions, telles que la transmission de rapports oracle. FSS permet à un DON de mettre en œuvre des idées telles que la notion rigoureuse et temporelle d'ordre équitable introduite dans [144]. Comme avantage accessoire, le FSS peut également réduire la consommation du réseau des utilisateurs. frais (par exemple, les frais d’essence). En bref, dans FSS, les transactions passent par le DON, plutôt que de se propager directement vers une cible smart contract. Le DON commande les transactions puis les transmet les au contrat. Figure 6 : Exemple de la manière dont le FSS est bénéfique. Figure A ⃝montre comment un mineur, exploitant son pouvoir centralisé d'ordonner des transactions, peut échanger une paire de transactions : transaction 1⃝ arrive avant 2⃝, mais le mineur le séquence après 2⃝. En revanche, la figure B⃝montre comment un DON décentralise le processus de commande entre les nœuds DON. Si un quorum de les nœuds honnêtes reçoivent 1⃝avant 2⃝, le FSS fait apparaître 1⃝ avant 2⃝sur la chaîne— empêcher la réorganisation des mineurs en attachant des numéros de séquence exécutoires au contrat. La figure 6 compare l'exploitation minière standard avec FSS. Il montre comment dans le minage standard,le processus de commande des transactions est centralisé chez le mineur et donc soumis à manipulation, telle que réorganiser une paire de transactions par rapport à leur arrivée fois. En revanche, dans FSS, le processus est décentralisé entre les nœuds DON. En supposant un quorum de nœuds honnêtes, FSS aide à appliquer des politiques telles que l'ordre temporel des transactions, réduisant ainsi les possibilités de manipulation par les mineurs et d’autres entités. De plus, étant donné que les utilisateurs n'ont pas besoin de rivaliser pour obtenir des commandes préférentielles basées sur le prix du gaz, ils peuvent payer des prix du gaz relativement bas (alors que les transactions du DON peuvent être regroupées pour les économies de gaz). Minimisation de la confiance : Notre objectif général dans la conception des DON est de faciliter une couche de support fiable pour les smart contract et autres systèmes dépendants de oracle au moyen de la décentralisation, d’outils cryptographiques et de garanties cryptoéconomiques. Un DON lui-même est décentralisé et les utilisateurs peuvent choisir parmi n'importe quel DON disponible qui prend en charge la chaîne principale sur laquelle ils souhaitent opérer ou générer des DON supplémentaires avec des comités de nœuds en qui ils ont confiance. Cependant, pour certaines applications, en particulier les smart contract, les utilisateurs de Chainlink peuvent privilégier un modèle de confiance qui traite la chaîne principale soutenue par un DON comme plus digne de confiance que le DON lui-même. Pour ces utilisateurs, nous avons déjà ou prévoyons d'intégrer dans le architecture du réseau Chainlink un certain nombre de mécanismes permettant de conclure des contrats sur une chaîne principale pour renforcer les garanties de sécurité fournies par les DON, tandis qu'au en même temps, en appliquant également des protections contre la possibilité de sources de données corrompues tels que les serveurs Web à partir desquels le DON obtient des données. Nous décrivons ces mécanismes dans la section 7. Ils se répartissent en cinq rubriques principales : • Authentification de la source de données : outils permettant aux fournisseurs de données de signer numériquement leurs données et renforcer ainsi la chaîne de contrôle entre l'origine et contrat de confiance. • Rapports minoritaires DON : indicateurs émis par un sous-ensemble minoritaire de nœuds DON qui observe des malversations majoritaires dans le DON. • Garde-corps : logique sur une chaîne principale qui détecte les conditions anormales et les pauses ou interrompt l'exécution du contrat (ou invoque d'autres mesures correctives). • Gouvernance minimisant la confiance : utilisation de mises à jour à publication progressive pour faciliter l'inspection communautaire, ainsi que d'interventions d'urgence décentralisées pour des interventions rapides. réponse aux pannes du système. • Authentification d'entité décentralisée : utilisation d'une infrastructure à clé publique (PKI) pour identifier les entités du réseau Chainlink. La figure 7 présente un schéma conceptuel de nos objectifs de minimisation de la confiance. Sécurité (cryptoéconomique) incitative : La décentralisation de la génération de rapports sur les nœuds oracle permet de garantir la sécurité même lorsque certains nœuds sont corrompus.

Figure 7 : Représentation conceptuelle de l'objectif de minimisation de la confiance de Chainlink, qui consiste à minimiser le besoin des utilisateurs d'un comportement correct du DON et des sources de données telles que le Web serveurs. Les surlignages jaunes dans la figure indiquent des loci de minimisation de la confiance : le DON et ensembles individuels ou minoritaires de serveurs Web. Les surlignages roses indiquent les composants du système qui sont très fiables par hypothèse : des contrats sur le blockchain et une majorité de serveurs Web, c'est-à-dire les serveurs Web dans leur ensemble. Il est tout aussi important de s’assurer que les nœuds bénéficient d’une incitation financière à se comporter correctement. Jalonnement, c'est-à-dire exiger que les nœuds fournissent des dépôts de LINK et slashing (confiser) ces dépôts en cas de mauvaise conduite, jouera un rôle clé dans Chainlink. Il s'agit d'un modèle d'incitation important déjà utilisé dans un certain nombre de blockchain, par exemple, [81, 103, 120, 204]. Cependant, le jalonnement dans Chainlink semble très différent de celui de staking en mode autonome. blockchains. Le jalonnement dans blockchains vise à empêcher les attaques contre le consensus. Il a un objectif différent dans Chainlink : garantir la livraison en temps opportun de rapports oracle corrects. Un système staking bien conçu pour un réseau oracle devrait rendre les attaques telles que la corruption non rentable pour un adversaire, même lorsque la cible est un smart contract avec un valeur monétaire. Dans cet article, nous présentons une approche générale de staking en Chainlink avec trois clés innovations :1. Un modèle accusatoire puissant qui englobe les attaques négligées dans les approches. Un exemple est ce que nous appelons la corruption potentielle. C'est une forme de corruption qui détermine quels nœuds reçoivent des pots-de-vin sur une base conditionnelle, par exemple, offre des pots-de-vin garantis à l'avance aux nœuds qu'un mécanisme staking sélectionne à aléatoire pour des rôles particuliers (comme le déclenchement de l'évaluation du rapport). 2. Impact super-linéaire staking, signifiant officieusement que pour réussir, un adversaire doit disposer d'un budget de milliards de dollars supérieur aux dépôts combinés de tous les oracle. nœuds. Plus précisément, nous entendons qu'en fonction de n, \(B(n) ≫\)dn dans un réseau de n nœuds oracle chacun avec un montant de dépôt fixe $d (plus formellement, \(B(n) is asymptotically larger in n than \)dn). La figure 8 donne une vue conceptuelle de cette propriété. 3. Le cadre d'incitation implicite (IIF), un modèle d'incitation que nous avons conçu pour englober des incitations empiriquement mesurables au-delà des dépôts explicites staking fonds, y compris les futures opportunités de frais des nœuds. L'IIF étend la notion de mise au-delà des dépôts de nœuds explicites. Figure 8 : Diagramme conceptuel illustrant la mise à l'échelle super-linéaire dans Chainlink staking. Le le pot-de-vin $B(n) requis par un adversaire croît plus vite en n que les dépôts combinés $dn de tous les nœuds oracle. Nous montrons comment l'impact IIF et l'impact super-linéaire staking induisent ensemble ce que nous appeler un cercle vertueux de sécurité économique pour les réseaux oracle. Lorsque de nouveaux utilisateurs entrent

le système, augmentant les revenus potentiels futurs liés à l'exécution de nœuds Chainlink, le le coût marginal de la sécurité économique diminue pour les utilisateurs actuels et futurs. Dans un régime de demande élastique, cette diminution du coût incite des utilisateurs supplémentaires à utiliser le réseau, perpétuant continuellement l’adoption dans un cercle vertueux continu. Remarque : Bien que ce livre blanc présente des éléments importants de notre vision de l'évolution de Chainlink, il est informel et comprend peu de spécificités techniques détaillées. Nous prévoyons de publier des documents techniques ciblés sur des fonctionnalités et des approches supplémentaires au fur et à mesure de leur évolution. Par ailleurs, il est important de souligner que de nombreux éléments de la vision présentée ici (améliorations de mise à l'échelle, technologies de confidentialité, FSS, etc.) peuvent et seront déployé sous forme préliminaire avant même que les DON avancés ne deviennent une fonctionnalité de base de Chainlink. 1.3 Organisation de ce document Nous présentons notre modèle de sécurité et notre notation dans la section 2 et décrivons le système décentralisé. API Oracle Network dans la section 3. Dans la section 4, nous présentons un certain nombre d'exemples de applications pour lesquelles les DON fournissent une plate-forme de déploiement attrayante. Les lecteurs peuvent Apprenez la plupart des concepts clés de l'article en lisant jusqu'à présent. Le reste du document contient des détails supplémentaires. Nous décrivons le séquençage équitable Services (FSS) dans la section 5 et le Transaction-Execution Framework (TEF) dans la section 6. Nous décrivons notre approche de la minimisation de la confiance dans la section 7. Nous considérons certains exigences de déploiement importantes DON, à savoir le déploiement incrémentiel de fonctionnalités, l'adhésion dynamique au grand livre et la responsabilité dans la section 8. Enfin, dans la section 9, nous donnons un aperçu de notre approche en développement en matière de conception d’incitations. Nous concluons dans la section 10. Pour aider les lecteurs qui ont une familiarité limitée avec les concepts de cet article, nous fournir un glossaire à l'annexe A. Nous présentons plus de détails sur l'interface DON et les fonctionnalités dans l'Annexe B et présentent quelques exemples d'adaptateurs dans l'Annexe C. Dans l'Annexe D, nous décrivons une primitive cryptographique pour les sources de données à confiance minimisée. authentification appelée signatures fonctionnelles et introduire une nouvelle variante appelée signatures fonctionnelles discrétisées. Nous discutons de quelques considérations portant sur le comité sélection pour DONs à l’annexe F.

सुरक्षा मॉडल और लक्ष्य

विकेंद्रीकृत ओरेकल नेटवर्क एक विशिष्ट वितरित प्रणाली है जिसकी हम अपेक्षा करते हैं शुरुआत में इसे आम तौर पर लागू किया जाएगा - हालांकि जरूरी नहीं - समिति-आधारित द्वारा सर्वसम्मति प्रोटोकॉल और oracle नोड्स के एक सेट द्वारा चलाया जाता है। DON को मुख्य रूप से डिज़ाइन किया गया है oracle रिपोर्ट के साथ मुख्य श्रृंखला पर smart contract की क्षमताओं को बढ़ाने के लिए और अन्य सेवाएँ, लेकिन यह अन्य गैरblockchain प्रणालियों को वही सहायक सेवाएँ प्रदान कर सकता है, और इस प्रकार किसी विशेष मुख्य श्रृंखला से संबद्ध होने की आवश्यकता नहीं है।