Cosmos: شبكة من دفاتر الأستاذ الموزعة

परिचय

ओपन-सोर्स इकोसिस्टम की संयुक्त सफलता, विकेंद्रीकृत येल-शेयरिंग, और सार्वजनिक क्रिप्टोकरेंसी है विकेंद्रीकृत इंटरनेट प्रोटोकॉल की समझ को प्रेरित किया इसका उपयोग सामाजिक-आर्थिक बुनियादी ढांचे में मौलिक सुधार के लिए किया जा सकता है। हमने blockchain जैसे विशिष्ट Bitcoin [1] (a) एप्लिकेशन देखे हैं क्रिप्टोकरेंसी), Zerocash [2] (गोपनीयता के लिए एक क्रिप्टोकरेंसी), और सामान्यीकृत smart contract प्लेटफ़ॉर्म जैसे Ethereum [3], के साथ एथेरियम वर्चुअल के लिए अनगिनत वितरित एप्लिकेशन मशीन (EVM) जैसे ऑगुर (एक भविष्यवाणी बाजार) और TheDAO [4] (एक निवेश क्लब)। हालाँकि, आज तक, ये blockchain एक संख्या से पीड़ित हैं उनकी सकल ऊर्जा अक्षमता, खराब या सहित कमियां सीमित प्रदर्शन, और अपरिपक्व शासन तंत्र। Bitcoin के लेन-देन थ्रूपुट को स्केल करने के प्रस्ताव, जैसे पृथक-साक्षी [5] और BitcoinNG [6], लंबवत स्केलिंग हैं समाधान जो किसी एक भौतिक क्षमता द्वारा सीमित रहते हैं मशीन, पूर्ण लेखापरीक्षा की संपत्ति सुनिश्चित करने के लिए। लाइटनिंग नेटवर्क [7] Bitcoin लेनदेन को बढ़ाने में मदद कर सकता है

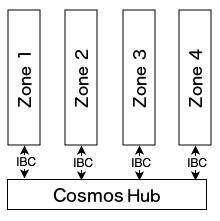

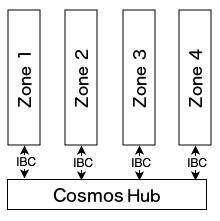

कुछ लेन-देन को बही से पूरी तरह हटाकर वॉल्यूम, और सूक्ष्म भुगतान और गोपनीयता-संरक्षण के लिए उपयुक्त है भुगतान रेल, लेकिन अधिक सामान्यीकृत के लिए उपयुक्त नहीं हो सकता है स्केलिंग की जरूरतें। एक आदर्श समाधान वह है जो एकाधिक समानांतर blockchains की अनुमति देता है अपनी सुरक्षा संपत्तियों को बरकरार रखते हुए इंटरऑपरेट करें। यह है proof-of-work के साथ, असंभव नहीं तो कठिन सिद्ध। विलय उदाहरण के लिए, खनन, माता-पिता को सुरक्षित करने के लिए किए गए कार्य की अनुमति देता है चेन को चाइल्ड चेन पर पुन: उपयोग किया जाना चाहिए, लेकिन लेनदेन अभी भी होना चाहिए क्रमानुसार, प्रत्येक नोड द्वारा मान्य किया गया, और एक मर्ज-माइन किया गया blockchain यदि hash का अधिकांश भाग चालू है तो हमला होने का खतरा है माता-पिता सक्रिय रूप से बच्चे का विलय-खनन नहीं कर रहे हैं। एक अकादमिक समीक्षा वैकल्पिक blockchain नेटवर्क आर्किटेक्चर प्रदान किया गया है अतिरिक्त संदर्भ, और हम अन्य प्रस्तावों का सारांश प्रदान करते हैं और संबंधित कार्य में उनकी कमियाँ। यहां हम Cosmos, एक नवीन blockchain नेटवर्क आर्किटेक्चर प्रस्तुत करते हैं जो इन सभी समस्याओं का समाधान करता है। Cosmos कई लोगों का एक नेटवर्क है स्वतंत्र blockchains, जिन्हें ज़ोन कहा जाता है। जोन द्वारा संचालित हैं टेंडरमिंट कोर [8], जो उच्च प्रदर्शन प्रदान करता है, सुसंगत, सुरक्षित PBFT-जैसा सर्वसम्मति इंजन, जहां सख्त जवाबदेही की गारंटी दुर्भावनापूर्ण व्यवहार पर नियंत्रण रखती है अभिनेता. टेंडरमिंट कोर का BFT सर्वसम्मति एल्गोरिथ्म अच्छी तरह से अनुकूल है सार्वजनिक स्केलिंग के लिए proof-of-stake blockchains। Cosmos पर वर्ष क्षेत्र को Cosmos हब कहा जाता है। Cosmos हब एक सरल के साथ एक बहु-परिसंपत्ति proof-of-stake क्रिप्टोकरेंसी है शासन तंत्र जो नेटवर्क को अनुकूलन करने में सक्षम बनाता है उन्नयन. इसके अलावा, Cosmos हब को बढ़ाया जा सकता है अन्य क्षेत्रों को जोड़ना। Cosmos नेटवर्क का हब और ज़ोन संचार करते हैं अंतर-__PH_0002____ संचार (IBC) प्रोटोकॉल के माध्यम से एक दूसरे को, blockchains के लिए एक प्रकार का वर्चुअल UDP या TCP। टोकन हो सकते हैं एक ज़ोन से दूसरे ज़ोन में सुरक्षित और शीघ्रता से स्थानांतरित किया गयाज़ोन के बीच तरलता के आदान-प्रदान की आवश्यकता के बिना। इसके बजाय, सभी अंतर-क्षेत्र token स्थानांतरण Cosmos हब से होते हैं, जो प्रत्येक क्षेत्र द्वारा धारित token की कुल राशि का ट्रैक रखता है। द हब प्रत्येक जोन को अन्य जोन की विफलता से अलग करता है। क्योंकि कोई भी व्यक्ति नए ज़ोन को Cosmos हब से जोड़ सकता है, ज़ोन अनुमति देते हैं नए blockchain नवाचारों के साथ भविष्य में अनुकूलता के लिए। इस अनुभाग में हम टेंडरमिंट सर्वसम्मति प्रोटोकॉल का वर्णन करते हैं और इसके साथ एप्लिकेशन बनाने के लिए उपयोग किया जाने वाला इंटरफ़ेस। और अधिक के लिए विवरण, परिशिष्ट देखें। शास्त्रीय बीजान्टिन दोष-सहिष्णु (BFT) एल्गोरिदम में, प्रत्येक नोड एक ही वजन है. टेंडरमिंट में, नोड्स में एक गैर-नकारात्मक होता है मतदान शक्ति की मात्रा, और नोड जिनमें सकारात्मक मतदान होता है शक्ति को validators कहा जाता है। सत्यापनकर्ता इसमें भाग लेते हैं क्रिप्टोग्राफ़िक हस्ताक्षर प्रसारित करके सर्वसम्मति प्रोटोकॉल, या अगले ब्लॉक पर सहमत होने के लिए वोट करें। सत्यापनकर्ताओं की मतदान शक्तियाँ उत्पत्ति पर निर्धारित होती हैं, या हैं के आधार पर blockchain द्वारा निश्चित रूप से बदला गया आवेदन. उदाहरण के लिए, proof-of-stake एप्लिकेशन में जैसे Cosmos हब, मतदान शक्ति द्वारा निर्धारित की जा सकती है संपार्श्विक के रूप में बंधी staking tokens की राशि। ध्यान दें: ⅔ और ⅓ जैसे अंश कुल मतदान के अंशों को संदर्भित करते हैं शक्ति, कभी भी validators की कुल संख्या नहीं, जब तक कि सभी validators न हों समान वजन हो. >⅔ का अर्थ है "⅔ से अधिक", ≥⅓ का अर्थ है "कम से कम"। ⅓"। टेंडरमिंट एक आंशिक रूप से तुल्यकालिक BFT सर्वसम्मति प्रोटोकॉल है DLS सर्वसम्मति एल्गोरिथ्म [20] से प्राप्त। टेंडरमिंट है

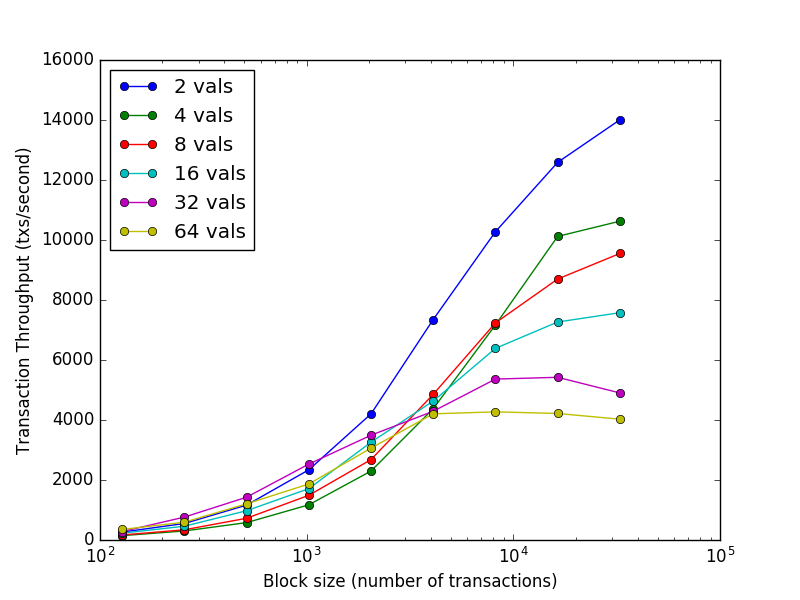

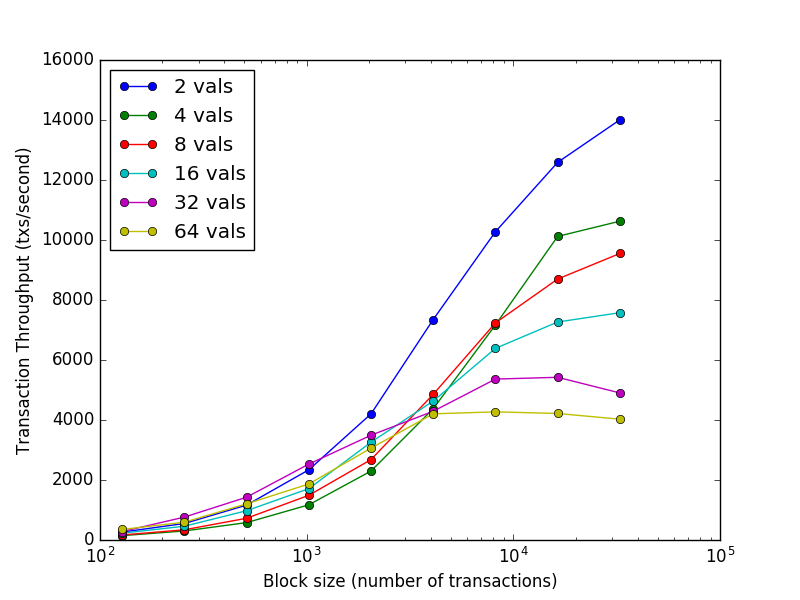

अपनी सादगी, प्रदर्शन और कांटा-जवाबदेही के लिए उल्लेखनीय है। प्रोटोकॉल के लिए validators के एक ज्ञात ज्ञात सेट की आवश्यकता होती है, जहां प्रत्येक validator की पहचान उनकी सार्वजनिक कुंजी से की जाती है। सत्यापनकर्ता प्रयास करते हैं एक समय में एक ब्लॉक पर आम सहमति बनाएं, जहां एक ब्लॉक एक सूची है लेन-देन का. किसी ब्लॉक पर आम सहमति के लिए मतदान जारी है दौर. प्रत्येक राउंड में एक राउंड-लीडर, या प्रस्तावक होता है, जो एक ब्लॉक प्रस्तावित करता है. validator फिर चरणबद्ध तरीके से इस पर मतदान करते हैं प्रस्तावित ब्लॉक को स्वीकार करने या अगले दौर में जाने के लिए। द एक दौर के लिए प्रस्तावक को क्रम से निश्चित रूप से चुना जाता है validator की सूची, उनकी मतदान शक्ति के अनुपात में। प्रोटोकॉल का पूरा विवरण यहां वर्णित है। टेंडरमिंट की सुरक्षा इसके इष्टतम बीजान्टिन के उपयोग से प्राप्त होती है अति-बहुमत (>⅔) मतदान और लॉकिंग के माध्यम से दोष-सहिष्णुता तंत्र. साथ में, वे यह सुनिश्चित करते हैं कि: ≥⅓मतदान शक्ति का उल्लंघन करने के लिए बीजान्टिन होना चाहिए सुरक्षा, जहां दो से अधिक मूल्य प्रतिबद्ध हैं। यदि validators का कोई भी सेट कभी भी सुरक्षा का उल्लंघन करने में सफल हो जाता है, या यहाँ तक कि ऐसा करने का प्रयास करने पर उन्हें प्रोटोकॉल द्वारा पहचाना जा सकता है। यह इसमें कन्ज़िकटिंग ब्लॉक और प्रसारण दोनों के लिए मतदान शामिल है अनुचित वोट. अपनी मजबूत गारंटी के बावजूद, टेंडरमिंट असाधारण प्रदान करता है प्रदर्शन. 7 में वितरित 64 नोड्स के बेंचमार्क में 5 महाद्वीपों पर डेटासेंटर, कमोडिटी क्लाउड इंस्टेंसेस पर, टेंडरमिंट सर्वसम्मति प्रति हजारों लेनदेन की प्रक्रिया कर सकती है दूसरा, एक से दो सेकंड के क्रम पर प्रतिबद्ध विलंबता के साथ। उल्लेखनीय रूप से, प्रति हजार से अधिक लेनदेन का प्रदर्शन दूसरा, कठोर प्रतिकूल परिस्थितियों में भी कायम रहता है validators दुर्भावनापूर्ण ढंग से तैयार किए गए वोटों को क्रैश या प्रसारित कर रहा है। देखिये विवरण के लिए नीचे दिया गया ygure।

टेंडरमिंट के सर्वसम्मति एल्गोरिथ्म का एक बड़ा लाभ सरल है हल्की ग्राहक सुरक्षा, जो इसे मोबाइल के लिए एक आदर्श उम्मीदवार बनाती है इंटरनेट-ऑफ-थिंग्स के उपयोग के मामले। जबकि Bitcoin लाइट क्लाइंट को सिंक होना चाहिए ब्लॉक हेडर की श्रृंखला और सबसे अधिक प्रमाण वाला एक ढूंढें कार्य, टेंडरमिंट लाइट ग्राहकों को केवल परिवर्तनों के साथ बने रहने की आवश्यकता है validator सेट पर, और फिर >⅔ PreCommits को सत्यापित करें नवीनतम स्थिति निर्धारित करने के लिए नवीनतम ब्लॉक। संक्षिप्त प्रकाश क्लाइंट प्रमाण अंतर-blockchain को भी सक्षम करते हैं संचार. कुछ को रोकने के लिए टेंडरमिंट में सुरक्षात्मक उपाय हैं उल्लेखनीय हमले, जैसे लंबी दूरी के दोहरे खर्च और सेंसरशिप. इन पर परिशिष्ट में अधिक विस्तार से चर्चा की गई है।टेंडरमिंट सर्वसम्मति एल्गोरिदम को कार्यान्वित किया गया है प्रोग्राम को टेंडरमिंट कोर कहा जाता है। टेंडरमिंट कोर एक है एप्लिकेशन-अज्ञेयवादी "आम सहमति इंजन" जो किसी को भी बदल सकता है नियतात्मक ब्लैकबॉक्स अनुप्रयोग को वितरित रूप से दोहराया गया blockchain. टेंडरमिंट कोर blockchain अनुप्रयोगों से जुड़ता है एप्लिकेशन ब्लॉकचेन इंटरफ़ेस (ABCI) [17] के माध्यम से। इस प्रकार, ABCI blockchain अनुप्रयोगों को किसी भी रूप में प्रोग्राम करने की अनुमति देता है भाषा, न कि केवल प्रोग्रामिंग भाषा जिस पर आम सहमति है इंजन लिखा हुआ है। इसके अतिरिक्त, ABCI इसे आसानी से संभव बनाता है किसी भी मौजूदा blockchain स्टैक की सर्वसम्मति परत को बदलें। हम प्रसिद्ध क्रिप्टोकरेंसी Bitcoin के साथ एक सादृश्य बनाते हैं। Bitcoin एक क्रिप्टोकरेंसी blockchain है जहां प्रत्येक नोड बनाए रखता है एक पूरी तरह से ऑडिटेड अनस्पेंट ट्रांजेक्शन आउटपुट (UTXO) डेटाबेस। यदि कोई ABCI के शीर्ष पर Bitcoin जैसा सिस्टम बनाना चाहता था, टेंडरमिंट कोर इसके लिए जिम्मेदार होगा नोड्स के बीच ब्लॉक और लेनदेन साझा करना लेन-देन का एक विहित/अपरिवर्तनीय क्रम स्थापित करना (द blockchain) इस बीच, ABCI एप्लिकेशन इसके लिए जिम्मेदार होगा UTXO डेटाबेस का रखरखाव लेनदेन के क्रिप्टोग्राफ़िक हस्ताक्षरों को मान्य करना लेन-देन को गैर-मौजूद धनराशि खर्च करने से रोकना ग्राहकों को UTXO डेटाबेस को क्वेरी करने की अनुमति देना टेंडरमिंट blockchain डिज़ाइन को विघटित करने में सक्षम है आवेदन प्रक्रिया और के बीच एक बहुत ही सरल एपीआई की पेशकश सर्वसम्मति प्रक्रिया.

مقدمة

النجاح المشترك للنظام البيئي مفتوح المصدر، المشاركة اللامركزية، والعملات المشفرة العامة ألهمت فهم بروتوكولات الإنترنت اللامركزية يمكن استخدامها لتحسين البنية التحتية الاجتماعية والاقتصادية بشكل جذري. لقد رأينا تطبيقات blockchain متخصصة مثل Bitcoin [1] (أ العملة المشفرة)، Zerocash [2] (عملة مشفرة للخصوصية)، و منصات smart contract المعممة مثل Ethereum [3]، مع عدد لا يحصى من التطبيقات الموزعة لـ Etherium Virtual الآلة (EVM) مثل Augur (سوق التنبؤ) وTheDAO [4] (نادي استثماري). ومع ذلك، حتى الآن، عانى هؤلاء blockchain من عدد من المشاكل من العيوب، بما في ذلك عدم كفاءة الطاقة الإجمالية، أو الفقراء أو الأداء المحدود، وآليات الحوكمة غير الناضجة. مقترحات لتوسيع نطاق معاملات Bitcoin، مثل الشاهد المنفصل [5] و BitcoinNG [6]، عبارة عن مقياس رأسي الحلول التي تظل محدودة بقدرة جسدية واحدة الآلة، وذلك لضمان خاصية المراجعة الكاملة. يمكن أن تساعد الشبكة المسرّعة [7] في توسيع نطاق المعاملات Bitcoin

الحجم عن طريق ترك بعض المعاملات خارج دفتر الأستاذ تمامًا، وهو مناسب تمامًا للمدفوعات الصغيرة والحفاظ على الخصوصية قضبان الدفع، ولكنها قد لا تكون مناسبة لمزيد من التعميم احتياجات التحجيم. الحل المثالي هو الذي يسمح بتعدد blockchains المتوازية التفاعل مع الاحتفاظ بخصائصها الأمنية. هذا قد ثبت أنه صعب، إن لم يكن مستحيلاً، مع proof-of-work. تم الدمج التعدين، على سبيل المثال، يسمح بالعمل المنجز لتأمين أحد الوالدين السلسلة ليتم إعادة استخدامها في سلسلة فرعية، ولكن يجب أن تظل المعاملات كذلك تم التحقق من صحتها، بالترتيب، بواسطة كل عقدة، وتم الدمج blockchain يكون عرضة للهجوم إذا كانت أغلبية hashing السلطة على لا يقوم الوالد بدمج تعدين الطفل بشكل نشط. مراجعة أكاديمية يتم توفير بنيات الشبكة البديلة blockchain سياق إضافي، ونقدم ملخصات للمقترحات الأخرى وعيوبها في الأعمال ذات الصلة. نقدم هنا Cosmos، بنية شبكة جديدة blockchain الذي يعالج كل هذه المشاكل. Cosmos عبارة عن شبكة تضم الكثيرين blockchains مستقلة، تسمى المناطق. يتم تشغيل المناطق بواسطة Tendermint Core [8]، والذي يوفر أداءً عاليًا، محرك إجماع متسق وآمن يشبه PBFT، حيث تضمن المساءلة الصارمة للفرعية التحكم في سلوك البرامج الضارة الجهات الفاعلة. تعتبر خوارزمية الإجماع BFT الخاصة بـ Tendermint Core مناسبة تمامًا لتوسيع النطاق العام proof-of-stake blockchains. المنطقة الأولى في Cosmos تسمى Cosmos Hub. Cosmos Hub عبارة عن عملة مشفرة متعددة الأصول proof-of-stake ذات قيمة بسيطة آلية الحوكمة التي تمكن الشبكة من التكيف و ترقية. بالإضافة إلى ذلك، يمكن تمديد المحور Cosmos بواسطة ربط مناطق أخرى. يتواصل مركز ومناطق شبكة Cosmos معها بعضهما البعض عبر بروتوكول اتصال inter-blockchain (IBC)، نوع UDP أو TCP افتراضي لـ blockchains. يمكن أن تكون الرموز يتم نقلها من منطقة إلى أخرى بشكل آمن وسريعدون الحاجة إلى سيولة التبادل بين المناطق. بدلا من ذلك، جميع عمليات النقل بين المناطق token تمر عبر مركز Cosmos، والذي يتتبع المبلغ الإجمالي لـ tokens الذي تحتفظ به كل منطقة. ال يعزل المحور كل منطقة عن فشل المناطق الأخرى. لان يمكن لأي شخص توصيل منطقة جديدة بمركز Cosmos، كما تسمح المناطق بذلك من أجل التوافق المستقبلي مع ابتكارات blockchain الجديدة. في هذا القسم نصف بروتوكول توافق Tendermint والواجهة المستخدمة لبناء التطبيقات بها. للمزيد التفاصيل، انظر الملحق. في الخوارزميات البيزنطية الكلاسيكية المتسامحة مع الأخطاء (BFT)، كل عقدة له نفس الوزن. في Tendermint، العقد لها قيمة غير سلبية مقدار قوة التصويت، والعقد التي لها تصويت إيجابي تسمى الطاقة validators. يشارك المصادقون في بروتوكول الإجماع عن طريق بث التوقيعات المشفرة، أو الأصوات، للاتفاق على الكتلة التالية. يتم تحديد صلاحيات التصويت للمصادقين عند النشأة، أو يتم تحديدها تم تغييره بشكل حتمي بواسطة blockchain، اعتمادًا على application. على سبيل المثال، في تطبيق proof-of-stake مثل مركز Cosmos، قد يتم تحديد قوة التصويت بواسطة مبلغ staking tokens مرهون كضمان. ملاحظة: تشير الكسور مثل ⅔ و⅓ إلى أجزاء من إجمالي التصويت الطاقة، لا العدد الإجمالي لـ validators أبدًا، ما لم يكن كل validators لها وزن متساوي. >⅔ تعني "أكثر من ⅔"، ≥⅓ تعني "على الأقل". ⅓". Tendermint هو بروتوكول إجماع BFT متزامن جزئيًا مشتقة من خوارزمية إجماع DLS [20]. النعناع هو

يتميز ببساطته وأدائه ومسؤوليته. يتطلب البروتوكول مجموعة yxed المعروفة من validators، حيث يكون كل منها يتم التعرف على validator بواسطة مفتاحهم العام. يحاول المدققون القيام بذلك التوصل إلى توافق في الآراء بشأن كتلة واحدة في كل مرة، حيث تكون الكتلة عبارة عن قائمة من المعاملات. يستمر التصويت للتوافق على الكتلة جولات. كل جولة لها قائد مستدير أو مقترح يقترح كتلة. ثم يصوت validators، على مراحل، على ما إذا كان ذلك أم لا لقبول الكتلة المقترحة أو الانتقال إلى الجولة التالية. ال يتم اختيار مقدم العرض للجولة بشكل حتمي من الأمر قائمة validators، بما يتناسب مع قوة التصويت الخاصة بهم. يتم وصف التفاصيل الكاملة للبروتوكول هنا. أمان Tendermint مستمد من استخدامه للبيزنطية المثالية التسامح مع الخطأ من خلال التصويت بالأغلبية العظمى (>⅔) والقفل آلية. ويضمنون معًا ما يلي: ≥⅓ قوة التصويت يجب أن تكون بيزنطية للتسبب في انتهاك السلامة، حيث يتم الالتزام بأكثر من قيمتين. إذا نجحت أي مجموعة من validators في انتهاك السلامة، أو حتى محاولات القيام بذلك، يمكن التعرف عليهم من خلال البروتوكول. هذا يشمل كلا من التصويت للكتل conzicting والبث أصوات غير مبررة على الرغم من ضماناته القوية، يقدم Tendermint منتجات استثنائية الأداء. في معايير 64 عقدة موزعة على 7 مراكز البيانات في 5 قارات، في المثيلات السحابية للسلع الأساسية، يمكن لتوافق Tendermint معالجة آلاف المعاملات لكل ثانيًا، مع فترات استجابة للالتزام تتراوح من ثانية إلى ثانيتين. والجدير بالذكر أن أداء ما يزيد عن ألف معاملة لكل يتم الحفاظ على الثانية حتى في ظروف الخصومة القاسية validators يعطل أو يبث أصواتًا ضارة. انظر ygur أدناه للحصول على التفاصيل.

تم تبسيط إحدى المزايا الرئيسية لخوارزمية الإجماع الخاصة بـ Tendermint أمان العميل الخفيف، مما يجعله مرشحًا مثاليًا للهواتف المحمولة و حالات استخدام إنترنت الأشياء. بينما يجب على العميل الخفيف Bitcoin المزامنة سلاسل رؤوس الكتل والسلسلة التي تحتوي على أكبر دليل على ذلك في العمل، يحتاج عملاء Tendermint Light فقط إلى مواكبة التغييرات إلى مجموعة validator، ثم تحقق من >⅔ PreCommits في أحدث كتلة لتحديد أحدث حالة. تعمل أيضًا أدلة العميل الخفيفة المقتضبة على تمكين inter-blockchain الاتصالات. لدى Tendermint إجراءات وقائية لمنع حدوث بعض الأمراض الهجمات الملحوظة، مثل عمليات الإنفاق المزدوجة بعيدة المدى التي لا تنطوي على أي شيء على المحك والرقابة. وتناقش هذه بشكل كامل في الملحق.يتم تنفيذ خوارزمية إجماع Tendermint في ملف برنامج يسمى Tendermint الأساسية. Tendermint Core هو "محرك الإجماع" الحيادي للتطبيق والذي يمكنه تشغيل أي تطبيق تطبيق الصندوق الأسود الحتمي في نسخة متماثلة موزعة blockchain. يتصل Tendermint Core بتطبيقات blockchain عبر واجهة Blockchain للتطبيق (ABCI) [17]. وبالتالي، ABCI يسمح ببرمجة تطبيقات blockchain في أي اللغة، وليس فقط لغة البرمجة التي تم الإجماع عليها تمت كتابة المحرك. بالإضافة إلى ذلك، ABCI يجعل من الممكن بسهولة قم بتبديل طبقة الإجماع لأي مكدس blockchain موجود. نرسم تشبيهًا بالعملة المشفرة المعروفة Bitcoin. Bitcoin هي عملة مشفرة blockchain حيث تحتفظ كل عقدة قاعدة بيانات لمخرجات المعاملات غير المنفقة (UTXO) المدققة بالكامل. إذا أراد أحدهم إنشاء نظام يشبه Bitcoin أعلى ABCI، سيكون Tendermint Core مسؤولاً عن مشاركة الكتل والمعاملات بين العقد إنشاء ترتيب قانوني/غير قابل للتغيير للمعاملات ( blockchain) وفي الوقت نفسه، سيكون تطبيق ABCI مسؤولاً عن ذلك صيانة قاعدة البيانات UTXO التحقق من صحة التوقيعات المشفرة للمعاملات منع المعاملات من صرف أموال غير موجودة السماح للعملاء بالاستعلام عن قاعدة البيانات UTXO Tendermint قادر على تحليل تصميم blockchain بواسطة تقديم واجهة برمجة تطبيقات بسيطة جدًا بين عملية تقديم الطلب و عملية الإجماع.

Cosmos वास्तुकला

Cosmos स्वतंत्र समानांतर blockchain का एक नेटवर्क है जो हैं प्रत्येक शास्त्रीय BFT सर्वसम्मति एल्गोरिदम द्वारा संचालित है टेंडरमिंट 1. इस नेटवर्क में वर्ष blockchain Cosmos हब होगा। द Cosmos हब एक के माध्यम से कई अन्य blockchain (या ज़ोन) से जुड़ता है नवीन अंतर-blockchain संचार प्रोटोकॉल। Cosmos हब अनेक token प्रकारों को ट्रैक करता है और कुल का रिकॉर्ड रखता है प्रत्येक जुड़े क्षेत्र में tokens की संख्या। टोकन हो सकते हैं एक ज़ोन से दूसरे ज़ोन में सुरक्षित और शीघ्रता से स्थानांतरित किया गया जोनों के बीच तरल विनिमय की आवश्यकता के बिना, क्योंकि सभी अंतर-क्षेत्रीय सिक्का हस्तांतरण Cosmos हब से होता है। यह आर्किटेक्चर blockchain स्पेस की कई समस्याओं का समाधान करता है आज के चेहरे, जैसे कि एप्लिकेशन इंटरऑपरेबिलिटी, स्केलेबिलिटी, और निर्बाध उन्नयनशीलता। उदाहरण के लिए, Bitcoind से प्राप्त क्षेत्र, Go-Ethereum, क्रिप्टोनोट, ZCash, या कोई भी blockchain सिस्टम कर सकता है Cosmos हब में प्लग किया जाए। ये क्षेत्र Cosmos को अनुमति देते हैं वैश्विक लेनदेन मांग को पूरा करने के लिए असीमित पैमाने पर। जोन भी हैं वितरित विनिमय के लिए एक बढ़िया वर्ष, जिसका समर्थन किया जाएगा अच्छा. Cosmos केवल एक वितरित खाता-बही नहीं है, और Cosmos हब कोई चारदीवारी वाला बगीचा या उसके ब्रह्मांड का केंद्र नहीं है। हम हैं वितरित बहीखातों के एक खुले नेटवर्क के लिए एक प्रोटोकॉल डिजाइन करना जो भविष्य की वित्तीय प्रणालियों के लिए एक नई नींव के रूप में काम कर सकता है, क्रिप्टोग्राफी, सुदृढ़ अर्थशास्त्र, सर्वसम्मति के सिद्धांतों पर आधारित सिद्धांत, पारदर्शिता और जवाबदेही। Cosmos हब Cosmos में पहला सार्वजनिक blockchain है नेटवर्क, टेंडरमिंट के BFT सर्वसम्मति एल्गोरिथ्म द्वारा संचालित। द इसे संबोधित करने के लिए 2014 में टेंडरमिंट ओपन-सोर्स प्रोजेक्ट का जन्म हुआ Bitcoin के प्रूफ़-ऑफ़वर्क सर्वसम्मति एल्गोरिदम की गति, स्केलेबिलिटी और पर्यावरणीय मुद्दे। सिद्ध होने पर प्रयोग एवं सुधार करके

BFT एल्गोरिदम 1988 में MIT में विकसित हुआ [20], टेंडरमिंट टीम proof-of-stake को संकल्पनात्मक रूप से प्रदर्शित करने वाली पहली वर्ष थी क्रिप्टोकरेंसी जो कुछ भी दांव पर न लगाने की समस्या का समाधान करती है वर्ष-पीढ़ी proof-of-stake क्रिप्टोकरेंसी से पीड़ित NXT और BitShares1.0 के रूप में। आज, व्यावहारिक रूप से सभी Bitcoin मोबाइल वॉलेट विश्वसनीय सर्वर का उपयोग करते हैं उन्हें लेनदेन सत्यापन प्रदान करें। ऐसा इसलिए है क्योंकि प्रूफ़-प्रूफ़-कार्य से पहले कई पुष्टिकरणों की प्रतीक्षा की आवश्यकता होती है लेनदेन को अपरिवर्तनीय रूप से प्रतिबद्ध माना जा सकता है। जैसी सेवाओं पर दोहरे खर्च के हमलों का प्रदर्शन पहले ही किया जा चुका है कॉइनबेस। अन्य blockchain सर्वसम्मति प्रणालियों के विपरीत, टेंडरमिंट ऑफर करता है त्वरित और सिद्ध रूप से सुरक्षित मोबाइल-क्लाइंट भुगतान सत्यापन। चूंकि टेंडरमिंट को कभी भी फोर्क न करने के लिए डिज़ाइन किया गया है, मोबाइल वॉलेट तत्काल लेनदेन पुष्टिकरण प्राप्त कर सकता है, जो बनाता है स्मार्टफोन पर भरोसेमंद और व्यावहारिक भुगतान एक वास्तविकता है। यह इंटरनेट ऑफ थिंग्स अनुप्रयोगों के लिए इसका महत्वपूर्ण प्रभाव है अच्छा. Cosmos में सत्यापनकर्ताओं की भूमिका Bitcoin खनिकों के समान होती है, लेकिन इसके बजाय वोट देने के लिए क्रिप्टोग्राफ़िक हस्ताक्षरों का उपयोग करें। सत्यापनकर्ता हैं सुरक्षित, समर्पित मशीनें जो प्रतिबद्धता के लिए जिम्मेदार हैं ब्लॉक. गैर-validator अपने staking tokens (जिन्हें कहा जाता है) को सौंप सकते हैं ब्लॉक शुल्क और परमाणु का एक हिस्सा अर्जित करने के लिए किसी भी validator को "परमाणु") पुरस्कार, लेकिन यदि ऐसा होता है तो उन्हें दंडित (कटौती) होने का जोखिम उठाना पड़ता है प्रतिनिधि validator हैक हो जाता है या प्रोटोकॉल का उल्लंघन करता है। सिद्ध टेंडरमिंट BFT सर्वसम्मति, और संपार्श्विक की सुरक्षा गारंटी हितधारकों की जमा राशि-validators और प्रतिनिधियों-प्रदान करते हैं नोड्स और लाइट क्लाइंट के लिए सिद्ध, मात्रात्मक सुरक्षा। वितरित सार्वजनिक बहीखातों का एक संविधान और एक होना चाहिए शासन व्यवस्था. Bitcoin Bitcoin फाउंडेशन पर निर्भर करता है औरउन्नयन के समन्वय के लिए खनन, लेकिन यह एक धीमी प्रक्रिया है। Ethereum पते की हार्ड-फोर्किंग के बाद ETH और ETC में विभाजित हो गया DAO हैक, मुख्यतः इसलिए क्योंकि कोई पूर्व सामाजिक अनुबंध नहीं था न ही ऐसे निर्णय लेने के लिए तंत्र। Cosmos हब पर सत्यापनकर्ता और प्रतिनिधि वोट कर सकते हैं प्रस्ताव जो सिस्टम के पूर्व निर्धारित मापदंडों को बदल सकते हैं स्वचालित रूप से (जैसे ब्लॉक गैस सीमा), समन्वय उन्नयन, जैसे साथ ही मानव-पठनीय संविधान में संशोधन पर मतदान करें जो Cosmos हब की नीतियों को नियंत्रित करता है। संविधान जैसे मुद्दों पर हितधारकों के बीच एकजुटता की अनुमति देता है चोरी और बग (जैसे कि TheDAO घटना), त्वरित और के लिए अनुमति देता है स्वच्छ संकल्प. प्रत्येक जोन का अपना संविधान और शासन भी हो सकता है तंत्र भी. उदाहरण के लिए, Cosmos हब में एक हो सकता है संविधान जो हब पर अपरिवर्तनीयता लागू करता है (कोई रोल-बैक नहीं, Cosmos हब नोड कार्यान्वयन के बग के लिए सहेजें), जबकि प्रत्येक ज़ोन रोल-बैक के संबंध में अपनी नीतियां निर्धारित कर सकता है। विभिन्न नीति क्षेत्रों के बीच अंतरसंचालनीयता को सक्षम करके Cosmos नेटवर्क अपने उपयोगकर्ताओं को परम स्वतंत्रता और क्षमता प्रदान करता है अनुमति रहित प्रयोग. यहां हम विकेंद्रीकरण और स्केलेबिलिटी के एक नए मॉडल का वर्णन करते हैं। Cosmos द्वारा संचालित कई blockchain का एक नेटवर्क है टेंडरमिंट। जबकि मौजूदा प्रस्तावों का लक्ष्य "एकल" बनाना है blockchain” कुल वैश्विक लेनदेन ऑर्डर के साथ, Cosmos कई blockchain को एक दूसरे के साथ एक साथ चलने की अनुमति देता है अंतरसंचालनीयता को बरकरार रखते हुए। आधार पर, Cosmos हब कई स्वतंत्र प्रबंधन करता है blockchain को "ज़ोन" कहा जाता है (कभी-कभी इन्हें "शार्क" भी कहा जाता है) डेटाबेस स्केलिंग तकनीक का संदर्भ जिसे "शार्डिंग" के रूप में जाना जाता है)।

पोस्ट किए गए ज़ोन से हालिया ब्लॉक कमिट की एक निरंतर धारा हब हब को प्रत्येक क्षेत्र की स्थिति के साथ अपडेट रहने की अनुमति देता है। इसी तरह, प्रत्येक जोन हब की स्थिति के साथ तालमेल रखता है (लेकिन जोन परोक्ष रूप से छोड़कर एक-दूसरे के साथ न रहें हब). फिर सूचना के पैकेट एक से संप्रेषित किए जाते हैं सबूत के तौर पर मर्कल-प्रूफ़ पोस्ट करके दूसरे को ज़ोन करें सूचना भेजी और प्राप्त की गई। इस तंत्र को कहा जाता है अंतर-blockchain संचार, या संक्षेप में IBC। इनमें से कोई भी क्षेत्र चक्रीय ग्राफ बनाने के लिए स्वयं केंद्र हो सकता है, लेकिन स्पष्टता के लिए हम केवल सरल का ही वर्णन करेंगे कॉन्गुरेशन जहां केवल एक हब है, और कई गैर-हब हैं जोन. Cosmos हब एक blockchain है जो मल्टी-एसेट होस्ट करता है वितरित खाता बही, जहां token व्यक्तिगत उपयोगकर्ताओं द्वारा रखे जा सकते हैं या ज़ोन द्वारा स्वयं। इन token को एक क्षेत्र से स्थानांतरित किया जा सकता है दूसरे को एक विशेष IBC पैकेट में जिसे "सिक्का पैकेट" कहा जाता है। हब है कुल की वैश्विक अपरिवर्तनशीलता को संरक्षित करने के लिए जिम्मेदार सभी क्षेत्रों में प्रत्येक token की मात्रा। IBC सिक्का पैकेट लेन-देन प्रेषक, केंद्र और रिसीवर द्वारा किया जाना चाहिए blockchains.चूँकि Cosmos हब संपूर्ण के लिए केंद्रीय बहीखाता के रूप में कार्य करता है प्रणाली, हब की सुरक्षा सर्वोपरि है। जबकि प्रत्येक क्षेत्र एक टेंडरमिंट blockchain हो सकता है जो इसके द्वारा सुरक्षित है 4 से कम (या इससे भी कम यदि BFT सर्वसम्मति की आवश्यकता नहीं है), हब validators के विश्व स्तर पर विकेन्द्रीकृत सेट द्वारा सुरक्षित किया जाना चाहिए सबसे गंभीर हमले के परिदृश्यों का सामना कर सकता है, जैसे कि महाद्वीपीय नेटवर्क विभाजन या राष्ट्र-राज्य प्रायोजित हमला। Cosmos ज़ोन एक स्वतंत्र blockchain है जो IBC का आदान-प्रदान करता है हब के साथ संदेश. हब के दृष्टिकोण से, एक ज़ोन एक है बहु-परिसंपत्ति गतिशील-सदस्यता बहु-हस्ताक्षर खाता IBC पैकेट का उपयोग करके tokens भेज और प्राप्त कर सकते हैं। जैसे ए क्रिप्टोक्यूरेंसी खाता, एक ज़ोन इससे अधिक tokens स्थानांतरित नहीं कर सकता है इसके पास है, लेकिन यह उन अन्य लोगों से token प्राप्त कर सकता है जिनके पास ये हैं। एक जोन एक या अधिक token प्रकारों के "स्रोत" के रूप में नामित किया जा सकता है, इसे उस token आपूर्ति को शुरू करने की शक्ति प्रदान करना। Cosmos हब के परमाणु किसी क्षेत्र के validators द्वारा दांव पर लगाए जा सकते हैं हब से जुड़ा है. जबकि इन क्षेत्रों पर दोहरे खर्च के हमले होते हैं इसके परिणामस्वरूप टेंडरमिंट की जवाबदेही के साथ परमाणुओं की कटौती होगी, एक ऐसा क्षेत्र जहां >⅔ मतदान शक्तियाँ हैं बीजान्टिन अमान्य स्थिति कर सकता है। Cosmos हब नहीं है अन्य क्षेत्रों पर किए गए लेनदेन को सत्यापित या निष्पादित करें, इसलिए यह है उपयोगकर्ताओं की ज़िम्मेदारी है कि वे उन क्षेत्रों में tokens भेजें जिन पर उन्हें भरोसा है। भविष्य में, Cosmos हब की शासन प्रणाली हब से आगे निकल सकती है सुधार प्रस्ताव जो ज़ोन विफलताओं के लिए जिम्मेदार हैं। के लिए उदाहरण के लिए, कुछ (या सभी) क्षेत्रों से आउटबाउंड token स्थानांतरण हो सकता है ज़ोन के आपातकालीन सर्किट-ब्रेकिंग की अनुमति देने के लिए गला घोंट दिया जाए किसी हमले का पता चलने पर (token स्थानांतरण का अस्थायी रोक)। अब हम देखते हैं कि हब और ज़ोन प्रत्येक के साथ कैसे संवाद करते हैं अन्य. उदाहरण के लिए, यदि तीन blockchain हैं, "ज़ोन1", "ज़ोन2",

और "हब", और हम चाहते हैं कि "ज़ोन1" एक पैकेट तैयार करे "जोन2" के लिए "हब" से गुजर रहा है। एक पैकेट को एक से दूसरी जगह ले जाना blockchain दूसरे को, प्राप्तकर्ता श्रृंखला पर एक प्रमाण पोस्ट किया जाता है। प्रमाण बताता है कि भेजने वाली श्रृंखला ने इसके लिए एक पैकेट प्रकाशित किया कथित गंतव्य. इस प्रमाण की जांच करने के लिए प्राप्तकर्ता श्रृंखला के लिए, यह प्रेषक के ब्लॉक हेडर के साथ अद्यतित रहने में सक्षम होना चाहिए। यह तंत्र साइडचेन द्वारा उपयोग किए जाने वाले तंत्र के समान है, जिसकी आवश्यकता होती है एक के माध्यम से एक दूसरे के बारे में जागरूक होने के लिए दो अंतःक्रियात्मक शृंखलाएँ अस्तित्व के प्रमाण डेटाग्राम की द्विदिश धारा (लेनदेन). IBC प्रोटोकॉल को स्वाभाविक रूप से दो प्रकार का उपयोग करके परिभाषित किया जा सकता है लेन-देन: एक IBCBlockCommitTx लेन-देन, जो अनुमति देता है blockchain अपने सबसे हालिया ब्लॉक-hash के किसी भी पर्यवेक्षक को साबित करने के लिए, और एक IBCPacketTx लेन-देन, जो blockchain को अनुमति देता है किसी भी पर्यवेक्षक को साबित करें कि दिया गया पैकेट वास्तव में प्रकाशित हुआ था प्रेषक के आवेदन द्वारा, हाल ही में मर्कल-प्रूफ के माध्यम से ब्लॉक-hash. IBC यांत्रिकी को दो अलग-अलग लेनदेन में विभाजित करके, हम प्राप्त श्रृंखला के मूल शुल्क बाजार-तंत्र को अनुमति दें यह निर्धारित करें कि कौन से पैकेट प्रतिबद्ध हैं (अर्थात स्वीकृत हैं), जबकि भेजने की शृंखला पर पूर्ण स्वतंत्रता की अनुमति देना कि कैसे कई आउटबाउंड पैकेटों की अनुमति है। उपरोक्त उदाहरण में, "ज़ोन1" के ब्लॉक-hash को अपडेट करने के लिए "हब" पर (या "ज़ोन2" पर "हब"), एक IBCBlockCommitTxलेनदेन को "हब" पर ब्लॉक-hash के साथ पोस्ट किया जाना चाहिए "ज़ोन1" (या "हब" के ब्लॉक-hash के साथ "ज़ोन2" पर)। अधिक जानकारी के लिए IBCBlockCommitTx और IBCPacketTx देखें दो IBC लेनदेन प्रकारों पर। उसी प्रकार Bitcoin वितरित होने के कारण अधिक सुरक्षित है, बड़े पैमाने पर प्रतिकृति बहीखाता, हम एक्सचेंजों को कम असुरक्षित बना सकते हैं इसे blockchain पर चलाकर बाहरी और आंतरिक हैक करें। हम इसे एक वितरित विनिमय कहें। जिसे क्रिप्टोकरेंसी समुदाय विकेंद्रीकृत कहता है एक्सचेंज आज "परमाणु क्रॉसचेन" (एएक्ससी) लेनदेन नामक चीज़ पर आधारित हैं। AXC लेनदेन के साथ, दो उपयोगकर्ता दो अलग-अलग श्रृंखलाएं दो स्थानांतरण लेनदेन कर सकती हैं दोनों बहियों पर एक साथ प्रतिबद्ध, या बिल्कुल भी नहीं (यानी) परमाणु रूप से)। उदाहरण के लिए, दो उपयोगकर्ता ईथर (या) के लिए बिटकॉइन का व्यापार कर सकते हैं AXC लेनदेन का उपयोग करते हुए दो अलग-अलग बहीखातों पर कोई भी दो tokens, भले ही Bitcoin और Ethereum प्रत्येक से कनेक्ट नहीं हैं अन्य. AXC लेनदेन पर एक्सचेंज चलाने का लाभ है न तो उपयोगकर्ताओं को एक-दूसरे पर भरोसा करने की ज़रूरत है और न ही व्यापार-मिलान की सेवा. नकारात्मक पक्ष यह है कि दोनों पक्षों को ऑनलाइन होने की आवश्यकता है होने वाला व्यापार. एक अन्य प्रकार का विकेन्द्रीकृत विनिमय सामूहिक-प्रतिकृति है वितरित एक्सचेंज जो स्वयं blockchain पर चलता है। उपयोगकर्ता चालू इस प्रकार का विनिमय एक सीमा आदेश प्रस्तुत कर सकता है और उन्हें बदल सकता है कंप्यूटर बंद है, और व्यापार उपयोगकर्ता के बिना निष्पादित हो सकता है ऑनलाइन. blockchain मेल खाता है और उसकी ओर से व्यापार को पूरा करता है व्यापारी का.

Cosmos الهندسة المعمارية

Cosmos عبارة عن شبكة متوازية مستقلة blockchains كل منها مدعوم بخوارزميات الإجماع الكلاسيكية BFT مثل النعناع 1. سيكون blockchain الأول في هذه الشبكة هو Cosmos Hub. ال Cosmos يتصل المحور بالعديد من blockchains (أو المناطق) عبر بروتوكول اتصال جديد بين blockchain. المركز Cosmos يتتبع العديد من أنواع token ويحتفظ بسجل للمجموع عدد tokens في كل منطقة متصلة. يمكن أن تكون الرموز يتم نقلها من منطقة إلى أخرى بشكل آمن وسريع دون الحاجة إلى تبادل السوائل بين المناطق، لأن جميعها تتم عمليات تحويل العملات بين المناطق عبر مركز Cosmos. تعمل هذه البنية على حل العديد من المشكلات المتعلقة بمساحة blockchain يواجه اليوم، مثل قابلية التشغيل البيني للتطبيقات، وقابلية التوسع، و إمكانية الترقية السلسة. على سبيل المثال، المناطق المشتقة من Bitcoind، يمكنك الانتقال إلى Ethereum أو CryptoNote أو ZCash أو أي نظام blockchain يتم توصيله بمركز Cosmos. تسمح هذه المناطق لـ Cosmos بذلك التوسع بشكل لا نهائي لتلبية الطلب على المعاملات العالمية. المناطق هي أيضا يعد خيارًا رائعًا للتبادل الموزع، والذي سيتم دعمه كـ حسنا. Cosmos ليس مجرد دفتر أستاذ موزع، وCosmos Hub ليس حديقة مسورة أو مركز الكون. نحن كذلك تصميم بروتوكول لشبكة مفتوحة من دفاتر الأستاذ الموزعة والتي يمكن أن تكون بمثابة أساس جديد للأنظمة المالية المستقبلية، على أساس مبادئ التشفير والاقتصاد السليم والإجماع النظرية والشفافية والمساءلة. يعد مركز Cosmos هو المركز العام الأول blockchain في Cosmos الشبكة، مدعومة بخوارزمية الإجماع BFT الخاصة بـ Tendermint. ال تم إنشاء مشروع Tendermint مفتوح المصدر في عام 2014 لمعالجة المشكلة السرعة وقابلية التوسع والمشكلات البيئية المتعلقة بخوارزمية إجماع إثبات العمل الخاصة بـ Bitcoin. باستخدام وتحسين ما ثبت

BFT خوارزميات تم تطويرها في معهد ماساتشوستس للتكنولوجيا في عام 1988 [20]، Tendermint كان الفريق أول من قدم عرضًا مفاهيميًا لـ proof-of-stake عملة مشفرة تعالج مشكلة عدم وجود شيء على المحك عانى الجيل الأول من العملات المشفرة proof-of-stake مثل مثل NXT وBitShares1.0. اليوم، تستخدم جميع محافظ الهاتف المحمول Bitcoin تقريبًا خوادم موثوقة تزويدهم بالتحقق من المعاملة. وذلك لأن إثبات العمل يتطلب انتظار العديد من التأكيدات قبل يمكن اعتبار المعاملة ملتزمة بشكل لا رجعة فيه. لقد تم بالفعل عرض هجمات Doublespend على خدمات مثل CoinBase. على عكس أنظمة الإجماع blockchain الأخرى، تقدم Tendermint التحقق من الدفع عبر الهاتف المحمول بشكل فوري وآمن. نظرًا لأن Tendermint مصمم بحيث لا يتشعب أبدًا على الإطلاق، فهو متنقل يمكن أن تتلقى المحافظ تأكيدًا فوريًا للمعاملات، مما يجعل المدفوعات غير الموثوقة والعملية حقيقة واقعة على الهواتف الذكية. هذا له تأثيرات كبيرة على تطبيقات إنترنت الأشياء مثل حسنا. يتمتع المدققون في Cosmos بدور مماثل لعمال المناجم Bitcoin، ولكن بدلاً من ذلك استخدم التوقيعات المشفرة للتصويت. المصادقون هم آلات آمنة ومخصصة مسؤولة عن الالتزام كتل. يمكن لغير validators تفويض staking tokens (يُسمى "الذرات") إلى أي validator لكسب جزء من رسوم الكتلة والذرة المكافآت، لكنهم يتعرضون لخطر العقاب (القطع) إذا تم اختراق المندوب validator أو انتهاك البروتوكول. ثبت ضمانات سلامة Tendermint BFT الإجماع والضمانات إيداع أصحاب المصلحة – validator والمفوضين – تقديم أمان يمكن إثباته وقابل للقياس للعقد والعملاء الخفيفين. يجب أن تحتوي الدفاتر العامة الموزعة على دستور و نظام الحكم. Bitcoin يعتمد على Bitcoin الأساس والتعدين لتنسيق الترقيات، ولكن هذه عملية بطيئة. تم تقسيم Ethereum إلى ETH وETC بعد التفرع الصعب للمعالجة يعود سبب الاختراق DAO إلى حد كبير إلى عدم وجود عقد اجتماعي مسبق ولا آلية لاتخاذ مثل هذه القرارات. يمكن للمصادقين والمفوضين في Cosmos التصويت عليهم المقترحات التي يمكن أن تغير المعلمات المحددة مسبقًا للنظام تلقائيا (مثل حد الغاز كتلة)، وتنسيق الترقيات، كما وكذلك التصويت على تعديلات الدستور الذي يمكن قراءته بواسطة الإنسان التي تحكم سياسات Cosmos Hub. الدستور يسمح بالتماسك بين أصحاب المصلحة بشأن قضايا مثل السرقة والأخطاء (مثل حادثة DAO)، مما يسمح بإجراء أسرع وأسرع دقة أنظف. يمكن أن يكون لكل منطقة أيضًا دستورها ونظام حكمها الخاص آلية كذلك. على سبيل المثال، يمكن أن يحتوي المركز Cosmos على الدستور الذي يفرض الثبات في المركز (لا يوجد تراجع، حفظ الأخطاء في تنفيذ العقدة المركزية Cosmos)، بينما يمكن لكل منطقة وضع سياساتها الخاصة فيما يتعلق بالتراجع. ومن خلال تمكين إمكانية التشغيل البيني بين مناطق السياسة المختلفة، فإن تمنح شبكة Cosmos مستخدميها الحرية المطلقة والإمكانات تجريب غير مسموح به. نحن هنا نصف نموذجًا جديدًا للامركزية وقابلية التوسع. Cosmos عبارة عن شبكة تضم العديد من blockchains التي يتم تشغيلها بواسطة النعناع. بينما تهدف المقترحات الحالية إلى إنشاء "فردية". blockchain" مع إجمالي طلب المعاملات العالمية، Cosmos يسمح للعديد من blockchains بالعمل بشكل متزامن مع بعضها البعض مع الاحتفاظ بإمكانية التشغيل البيني. في الأساس، يدير Cosmos Hub العديد من المستقلين blockchains تسمى "المناطق" (يشار إليها أحيانًا باسم "الأجزاء"، في إشارة إلى تقنية قياس قاعدة البيانات المعروفة باسم "التقسيم").

دفق مستمر من عمليات الحظر الأخيرة من المناطق المنشورة عليها يسمح Hub للمركز بمواكبة حالة كل منطقة. وبالمثل، فإن كل منطقة تواكب حالة المحور (لكن المناطق لا يواكبون بعضهم البعض إلا بشكل غير مباشر من خلال المحور). ثم يتم إرسال حزم المعلومات من واحدة منطقة إلى أخرى عن طريق نشر أدلة Merkle كدليل على أن تم إرسال المعلومات واستلامها. وتسمى هذه الآلية التواصل بين blockchain، أو IBC للاختصار. يمكن لأي من المناطق أن تكون في حد ذاتها محاورًا لتكوين رسم بياني غير دوري، ولكن من أجل الوضوح سنصف فقط ما هو بسيط conyguration حيث لا يوجد سوى محور واحد، والعديد من غير المحور المناطق. مركز Cosmos هو blockchain الذي يستضيف أصولًا متعددة دفتر الأستاذ الموزع، حيث يمكن الاحتفاظ بـ tokens بواسطة مستخدمين فرديين أو حسب المناطق نفسها. يمكن نقل هذه tokens من منطقة واحدة إلى أخرى في حزمة خاصة IBC تسمى "حزمة العملات المعدنية". المحور هو مسؤولة عن الحفاظ على الثبات العالمي للمجموع مقدار كل token عبر المناطق. IBC حزمة العملات المعدنية يجب أن يتم تنفيذ المعاملات من قبل المرسل والمركز والمتلقي blockchains.نظرًا لأن Cosmos Hub يعمل بمثابة دفتر الأستاذ المركزي للكل النظام، فإن أمن المركز له أهمية قصوى. بينما قد تكون كل منطقة عبارة عن Tendermint blockchain مؤمنة بواسطة as عدد قليل يصل إلى 4 (أو حتى أقل إذا لم يكن هناك حاجة إلى إجماع BFT)، المحور يجب تأمينها من خلال مجموعة لامركزية عالميًا من validators يمكن أن تصمد أمام سيناريوهات الهجوم الأكثر خطورة، مثل تقسيم الشبكة القارية أو هجوم ترعاه الدولة القومية. منطقة Cosmos هي منطقة blockchain مستقلة تتبادل IBC الرسائل مع المحور. من وجهة نظر المحور، المنطقة هي أ حساب متعدد التوقيع للعضوية الديناميكية المتعددة الأصول يمكن إرسال واستقبال tokens باستخدام IBC الحزم. مثل أ حساب العملة المشفرة، لا يمكن للمنطقة نقل أكثر من tokens من إنه موجود بالفعل، ولكن يمكنه تلقي tokens من الآخرين الذين لديهم تلك الرسائل. منطقة قد يتم تعيينه كـ "مصدر" لواحد أو أكثر من أنواع token، ومنحها القدرة على تعزيز هذا العرض token. قد يتم تثبيت ذرات المركز Cosmos بواسطة validators في المنطقة متصل بالمحور. بينما تشن الهجمات المزدوجة الإنفاق على هذه المناطق من شأنه أن يؤدي إلى خفض الذرات مع المسؤولية الجزئية لـ Tendermint، وهي منطقة حيث يكون >⅔ من قوة التصويت يمكن للبيزنطيين ارتكاب حالة باطلة. مركز Cosmos لا يفعل ذلك التحقق من أو تنفيذ المعاملات المرتكبة في مناطق أخرى، لذلك هو عليه مسؤولية المستخدمين عن إرسال tokens إلى المناطق التي يثقون بها. في المستقبل، قد يجتاز نظام إدارة Cosmos Hub Hub مقترحات التحسين التي تفسر فشل المنطقة. ل على سبيل المثال، قد تكون عمليات النقل الصادرة token من بعض (أو جميع) المناطق يتم خنقها للسماح بقطع دائرة الطوارئ للمناطق (وقف مؤقت لعمليات نقل token) عند اكتشاف هجوم. الآن ننظر إلى كيفية تواصل المركز والمناطق مع كل منهما أخرى. على سبيل المثال، إذا كان هناك ثلاثة blockchains، "Zone1"، "Zone2"،

و"Hub"، ونتمنى أن تقوم "Zone1" بإنتاج حزمة متجهة بالنسبة لـ "Zone2" التي تمر عبر "Hub". لنقل حزمة من واحد blockchain إلى آخر، يتم نشر إثبات على سلسلة الاستلام. يشير الدليل إلى أن سلسلة الإرسال نشرت حزمة لـ الوجهة المزعومة لكي تتحقق السلسلة المتلقية من هذا الإثبات، يجب عليها يجب أن يكون قادرًا على مواكبة رؤوس كتلة المرسل. هذا الآلية مشابهة لتلك المستخدمة في السلاسل الجانبية، الأمر الذي يتطلب سلسلتين متفاعلتين لتكون على علم ببعضهما البعض عبر أ تيار ثنائي الاتجاه من مخططات بيانات إثبات الوجود (المعاملات). من الطبيعي أن يتم فك بروتوكول IBC باستخدام نوعين من المعاملات: معاملة IBCBlockCommitTx ، والتي تسمح بـ blockchain لإثبات لأي مراقب أحدث كتلة لها-hash، ومعاملة IBCPacketTx، والتي تسمح لـ blockchain بـ أثبت لأي مراقب أن الحزمة المحددة قد تم نشرها بالفعل عن طريق تطبيق المرسل، عبر خاصية Merkle-proof للأحدث كتلة-hash. من خلال تقسيم آليات IBC إلى معاملتين منفصلتين، فإننا السماح لآلية سوق الرسوم المحلية لسلسلة الاستقبال بذلك تحديد الحزم التي سيتم الالتزام بها (أي تم الاعتراف بها)، بينما السماح بالحرية الكاملة لسلسلة الإرسال فيما يتعلق بكيفية ذلك يُسمح بالعديد من الحزم الصادرة. في المثال أعلاه، من أجل تحديث الكتلة-hash الخاصة بـ "Zone1" على "Hub" (أو "Hub" في "Zone2")، IBCBlockCommitTxيجب نشر المعاملة على "المركز" مع الكتلة-hash من "Zone1" (أو على "Zone2" مع الكتلة-hash من "Hub"). راجع IBCBlockCommitTx وIBCPacketTx لمزيد من المعلومات على نوعي المعاملات IBC. بنفس الطريقة التي يكون بها Bitcoin أكثر أمانًا من خلال كونه موزعًا، يمكننا أن نجعل التبادلات أقل عرضة للخطر اختراقات خارجية وداخلية عن طريق تشغيله على blockchain. نحن نسمي هذا التبادل الموزع. ما يسميه مجتمع العملات المشفرة اللامركزية تعتمد البورصة اليوم على ما يسمى معاملات "السلسلة الذرية" (AXC). مع معاملة AXC، هناك مستخدمان قيد التشغيل يمكن لسلسلتين مختلفتين إجراء معاملتي تحويل ملتزمة معًا في كلا الدفترين، أو لا شيء على الإطلاق (أي: ذرياً). على سبيل المثال، يمكن لاثنين من المستخدمين تداول عملات البيتكوين مقابل الأثير (أو أي اثنين من tokens في دفتري أستاذ مختلفين) باستخدام معاملات AXC، على الرغم من أن Bitcoin وEthereum غير متصلين ببعضهما أخرى. إن فائدة تشغيل البورصة على معاملات AXC هي أنه لا يحتاج المستخدمون إلى الثقة ببعضهم البعض أو في مطابقة التجارة الخدمة. الجانب السلبي هو أن كلا الطرفين يجب أن يكونا متصلين بالإنترنت التجارة أن تحدث. نوع آخر من التبادل اللامركزي هو التبادل الجماعي التبادل الموزع الذي يعمل من تلقاء نفسه blockchain. المستخدمين على يمكن لهذا النوع من التبادل إرسال أمر محدد وتحويله إيقاف تشغيل الكمبيوتر، ويمكن تنفيذ التجارة دون أن يكون المستخدم موجودًا على الانترنت. يطابق blockchain ويكمل التداول نيابةً عنه من التاجر.

अनुप्रयोग

एक केंद्रीकृत एक्सचेंज सीमा की एक गहरी ऑर्डरबुक बना सकता है ऑर्डर देते हैं और इस प्रकार अधिक व्यापारियों को आकर्षित करते हैं। तरलता अधिक उत्पन्न होती है विनिमय जगत में तरलता, और इसलिए एक मजबूत नेटवर्क है विनिमय में प्रभाव (या कम से कम विजेता-अधिकतम प्रभाव)। व्यापार. आज क्रिप्टोक्यूरेंसी एक्सचेंजों के लिए वर्तमान नेता 20 मिलियन डॉलर के 24 घंटे के वॉल्यूम के साथ पोलोनिक्स दूसरे स्थान पर है $5 मिलियन के 24 घंटे के वॉल्यूम के साथ बिटीनेक्स। इतने मजबूत नेटवर्क को देखते हुए प्रभाव, AXC-आधारित विकेन्द्रीकृत एक्सचेंजों के लिए इसकी संभावना नहीं है केंद्रीकृत एक्सचेंजों पर वॉल्यूम जीतें। विकेन्द्रीकृत के लिए एक केंद्रीकृत एक्सचेंज के साथ प्रतिस्पर्धा करने के लिए एक्सचेंज की आवश्यकता होगी सीमा ऑर्डर के साथ गहन ऑर्डरबुक का समर्थन करने के लिए। केवल एक वितरित blockchain पर एक्सचेंज वह प्रदान कर सकता है। टेंडरमिंट तेज लेनदेन का अतिरिक्त लाभ प्रदान करता है प्रतिबद्ध. बिना किसी त्याग के तेजी से काम करने को प्राथमिकता देकर स्थिरता, Cosmos में ज़ोन लेनदेन को तेज़ी से व्यवस्थित कर सकते हैं - के लिए दोनों एक्सचेंज ऑर्डर लेनदेन के साथ-साथ IBC token को स्थानांतरित करते हैं और अन्य जोन से. आज क्रिप्टोकरेंसी एक्सचेंजों की स्थिति को देखते हुए, यह बहुत अच्छा है Cosmos के लिए एप्लिकेशन वितरित एक्सचेंज (उर्फ) है Cosmos DEX). लेनदेन थ्रूपुट क्षमता के साथ-साथ प्रतिबद्ध विलंबता की तुलना केंद्रीकृत विलंबता से की जा सकती है आदान-प्रदान। व्यापारी सीमा आदेश प्रस्तुत कर सकते हैं जिन्हें निष्पादित किया जा सकता है दोनों पक्षों के ऑनलाइन होने की आवश्यकता के बिना। और टेंडरमिंट के साथ, Cosmos हब, और IBC, व्यापारी धन को अंदर और बाहर ले जा सकते हैं गति के साथ अन्य क्षेत्रों से आदान-प्रदान। एक विशेषाधिकार प्राप्त क्षेत्र ब्रिज token के स्रोत के रूप में कार्य कर सकता है एक और क्रिप्टोकरेंसी. एक पुल रिश्ते के समान है Cosmos हब और ज़ोन के बीच; दोनों को साथ रहना होगा tokens के पास मौजूद सबूतों को सत्यापित करने के लिए दूसरे के नवीनतम ब्लॉक एक से दूसरे में चला गया। Cosmos पर एक "ब्रिज-ज़ोन" नेटवर्क हब के साथ-साथ दूसरे के साथ भी जुड़ा रहता है

क्रिप्टोकरेंसी. ब्रिज-ज़ोन के माध्यम से अप्रत्यक्ष संकेत अनुमति देता है हब का तर्क दूसरों के प्रति सरल और अज्ञेयवादी बने रहना है blockchain सर्वसम्मति रणनीतियाँ जैसे Bitcoin की proof-of-work खनन. प्रत्येक ब्रिज-ज़ोन validator एक टेंडरमिंट-संचालित चलेगा blockchain एक विशेष ABCI ब्रिज-ऐप के साथ, लेकिन एक पूर्ण-नोड भी "उत्पत्ति" blockchain। जब नए ब्लॉकों का उद्गम, पुल-क्षेत्र पर खनन किया जाता है validators हस्ताक्षर करके प्रतिबद्ध ब्लॉकों पर समझौता करेंगे और मूल के blockchain के अपने संबंधित स्थानीय दृश्य को साझा कर रहे हैं टिप. जब एक ब्रिज-ज़ोन को मूल (और) पर भुगतान प्राप्त होता है इस बात पर सहमति हुई कि मामले में पर्याप्त पुष्टि देखी गई है एक PoW श्रृंखला जैसे Ethereum या Bitcoin), एक संगत उस शेष राशि से ब्रिज-ज़ोन पर खाता बनाया जाता है। Ethereum के मामले में, ब्रिज-ज़ोन इसे साझा कर सकता है validator-Cosmos हब के रूप में सेट करें। Ethereum तरफ (द मूल), एक ब्रिज-अनुबंध ईथर धारकों को ईथर भेजने की अनुमति देगा इसे ब्रिज-कॉन्ट्रैक्ट पर भेजकर ब्रिज-ज़ोन में भेजा जाएगा Ethereum. एक बार जब ईथर ब्रिज-कॉन्ट्रैक्ट द्वारा प्राप्त हो जाता है, तो ईथर को तब तक वापस नहीं लिया जा सकता जब तक कि उपयुक्त IBC पैकेट न हो पुल-अनुबंध द्वारा पुल-क्षेत्र से प्राप्त किया गया। द ब्रिज-कॉन्ट्रैक्ट ब्रिज-ज़ोन के validator-सेट को ट्रैक करता है, जो Cosmos हब के validator-सेट के समान हो सकता है। Bitcoin के मामले में, अवधारणा इसके बजाय समान है एक एकल पुल-अनुबंध, प्रत्येक UTXO को एक द्वारा नियंत्रित किया जाएगा थ्रेशोल्ड मल्टीसिग्नेचर P2SH पबस्क्रिप्ट। की सीमाओं के कारण P2SH प्रणाली, हस्ताक्षरकर्ता Cosmos के समान नहीं हो सकते हब validator-सेट।ब्रिज-ज़ोन ("ब्रिज्ड-ईथर") पर ईथर को स्थानांतरित किया जा सकता है और हब से, और बाद में एक लेनदेन के साथ नष्ट हो जाएगा इसे Ethereum पर एक विशेष निकासी पते पर भेजता है। एक IBC पैकेट यह साबित करता है कि लेन-देन ब्रिज-ज़ोन पर हुआ ईथर को अनुमति देने के लिए Ethereum ब्रिज-कॉन्ट्रैक्ट पर पोस्ट किया जा सकता है वापस लिया जाना है. Bitcoin के मामले में, प्रतिबंधित स्क्रिप्टिंग प्रणाली इसे बनाती है IBC सिक्का-स्थानांतरण तंत्र को प्रतिबिंबित करना कठिन है। प्रत्येक UTXO इसकी अपनी स्वतंत्र पबस्क्रिप्ट है, इसलिए प्रत्येक UTXO होनी चाहिए के सेट में परिवर्तन होने पर नए UTXO पर माइग्रेट हो जाता है Bitcoin एस्क्रो हस्ताक्षरकर्ता। एक समाधान संपीड़ित करना है और कुल संख्या बनाए रखने के लिए आवश्यकतानुसार UTXO-सेट को डीकंप्रेस करें UTXOs नीचे। ऐसे ब्रिजिंग अनुबंध का जोखिम एक दुष्ट validator सेट है। ≥⅓ बीजान्टिन वोटिंग शक्ति ईथर को वापस लेते हुए एक कांटा पैदा कर सकती है ब्रिज-कॉन्ट्रैक्ट से Ethereum पर ब्रिजडेथर को ब्रिज-ज़ोन पर रखते हुए। इससे भी बदतर, >⅔ बीजान्टिन वोटिंग शक्ति हो सकती है उन लोगों से सीधे ईथर चोरी करें जिन्होंने इसे ब्रिज-कॉन्ट्रैक्ट पर भेजा था ब्रिज-ज़ोन के मूल ब्रिजिंग तर्क से भटककर। पुल को डिज़ाइन करके इन मुद्दों का समाधान करना संभव है पूरी तरह से जवाबदेह. उदाहरण के लिए, सभी IBC पैकेट, हब से और मूल, को ब्रिज-ज़ोन द्वारा स्वीकृति की आवश्यकता हो सकती है इस तरह से कि ब्रिज-ज़ोन के सभी राज्य परिवर्तन हो सकें हब या मूल द्वारा कुशलतापूर्वक चुनौती दी गई और सत्यापन किया गया पुल-अनुबंध. हब और मूल को ब्रिजज़ोन validators को संपार्श्विक पोस्ट करने की अनुमति देनी चाहिए, और token को बाहर स्थानांतरित करना चाहिए ब्रिज-कॉन्ट्रैक्ट में देरी होनी चाहिए (और संपार्श्विक अनबॉन्डिंग)। किसी भी चुनौती का सामना करने के लिए पर्याप्त रूप से लंबी अवधि)। स्वतंत्र लेखा परीक्षक. हम विशिष्टता का डिज़ाइन छोड़ देते हैं और इस प्रणाली का कार्यान्वयन भविष्य के लिए खुला है Cosmos

सुधार प्रस्ताव, Cosmos हब द्वारा पारित किया जाएगा शासन व्यवस्था. स्केलिंग समस्या का समाधान Ethereum के लिए एक खुला मुद्दा है। वर्तमान में, Ethereum नोड प्रत्येक लेनदेन को संसाधित करते हैं सभी राज्यों को भी संग्रहीत करें। जोड़ना। चूंकि टेंडरमिंट Ethereum की तुलना में बहुत तेजी से ब्लॉक कर सकता है proof-of-work, EVM ज़ोन टेंडरमिंट सर्वसम्मति द्वारा संचालित और ब्रिजेड-ईथर पर संचालन उच्च प्रदर्शन प्रदान कर सकता है Ethereum blockchains. इसके अतिरिक्त, हालांकि Cosmos हब और IBC पैकेट यांत्रिकी मनमाने अनुबंध तर्क की अनुमति नहीं देता है निष्पादन स्वयं, इसका उपयोग token आंदोलनों को समन्वयित करने के लिए किया जा सकता है विभिन्न क्षेत्रों में चल रहे Ethereum अनुबंधों के बीच, के माध्यम से token-केंद्रित Ethereum स्केलिंग के लिए एक आधार प्रदान करना टुकड़ा करना. Cosmos ज़ोन मनमाने ढंग से एप्लिकेशन लॉजिक चलाते हैं, जिसे परिभाषित किया गया है ज़ोन के जीवन की शुरुआत और संभावित रूप से अद्यतन किया जा सकता है समय के साथ शासन द्वारा. ऐसी संवेदनशीलता Cosmos क्षेत्रों को अनुमति देती है अन्य क्रिप्टोकरेंसी जैसे Ethereum या के लिए पुल के रूप में कार्य करें Bitcoin, और यह उन blockchain के डेरिवेटिव की भी अनुमति देता है, समान कोडबेस का उपयोग करना लेकिन एक अलग validator सेट के साथ प्रारंभिक वितरण. यह कई मौजूदा क्रिप्टोकरेंसी को अनुमति देता है ढाँचे, जैसे कि Ethereum, Zerocash, Bitcoin, क्रिप्टोनोट इत्यादि का उपयोग टेंडरमिंट कोर के साथ किया जाना है, जो कि है एक सामान्य नेटवर्क पर एक उच्च प्रदर्शन सर्वसम्मति इंजन, अंतरसंचालनीयता के लिए जबरदस्त अवसर खोलना प्लेटफार्म. इसके अलावा, एक बहु-परिसंपत्ति blockchain के रूप में, एक एकल लेन-देन में कई इनपुट और आउटपुट हो सकते हैं, जहां प्रत्येक इनपुट किसी भी token प्रकार का हो सकता है, जो Cosmos को सीधे सेवा देने में सक्षम बनाता है विकेंद्रीकृत विनिमय के लिए एक मंच, हालांकि ऑर्डर मान लिए गए हैंअन्य प्लेटफार्मों के माध्यम से मिलान किया जाना है। वैकल्पिक रूप से, एक ज़ोन सेवा दे सकता है एक वितरित दोष-सहिष्णु विनिमय (ऑर्डरबुक के साथ) के रूप में, जो मौजूदा केंद्रीकृत पर सख्त सुधार हो सकता है क्रिप्टोकरेंसी एक्सचेंज जो समय के साथ हैक हो जाते हैं। ज़ोन एंटरप्राइज़ के blockchain-समर्थित संस्करण के रूप में भी काम कर सकते हैं और सरकारी प्रणालियाँ, जहाँ एक विशेष सेवा के टुकड़े होते हैं पारंपरिक रूप से किसी संगठन या संगठनों के समूह द्वारा चलाए जाते हैं इसके बजाय एक निश्चित क्षेत्र पर ABCI एप्लिकेशन के रूप में चलाया जाता है, जो इसे जनता की सुरक्षा और अंतरसंचालनीयता प्राप्त करने की अनुमति देता है Cosmos अंतर्निहित पर नियंत्रण का त्याग किए बिना नेटवर्क सेवा. इस प्रकार, Cosmos दोनों दुनियाओं के लिए सर्वोत्तम पेशकश कर सकता है संगठन blockchain प्रौद्योगिकी का उपयोग करना चाहते हैं लेकिन कौन हैं वितरित तीसरे को नियंत्रण पूरी तरह से छोड़ने से सावधान रहें पार्टी. कुछ लोग दावा करते हैं कि निरंतरता-अनुकूलता एक बड़ी समस्या है टेंडरमिंट जैसा सर्वसम्मत एल्गोरिदम कोई भी नेटवर्क है विभाजन जिसके कारण >⅔ के साथ कोई एकल विभाजन नहीं होता है मतदान की शक्ति (उदाहरण के लिए ≥⅓ ऑफज़ीन जाना) आम सहमति को पूरी तरह से रोक देगी। Cosmos आर्किटेक्चर का उपयोग करके इस समस्या को कम करने में मदद मिल सकती है क्षेत्रीय स्वायत्त क्षेत्रों वाला एक वैश्विक केंद्र, जहां मतदान की शक्ति है प्रत्येक क्षेत्र के लिए एक सामान्य भौगोलिक आधार पर वितरित किया जाता है क्षेत्र. उदाहरण के लिए, एक सामान्य प्रतिमान व्यक्ति के लिए हो सकता है शहरों, या क्षेत्रों को साझा करते हुए अपने स्वयं के क्षेत्र संचालित करने के लिए सामान्य हब (जैसे Cosmos हब), नगरपालिका गतिविधि को सक्षम बनाता है उस स्थिति में भी बनी रहती है जब हब अस्थायी नेटवर्क के कारण रुक जाता है विभाजन. ध्यान दें कि यह वास्तविक भूवैज्ञानिक, राजनीतिक और अनुमति देता है मजबूत डिजाइनिंग में नेटवर्क-टोपोलॉजिकल सुविधाओं पर विचार किया जाना चाहिए फ़ेडरेटेड दोष-सहिष्णु प्रणालियाँ।

NameCoin इसे हल करने का प्रयास करने वाले पहले blockchain में से एक था Bitcoin blockchain को अनुकूलित करके नाम-समाधान समस्या। दुर्भाग्य से इस दृष्टिकोण के साथ कई मुद्दे रहे हैं। Namecoin के साथ, हम यह सत्यापित कर सकते हैं कि, उदाहरण के लिए, @satoshi था अतीत में किसी समय किसी विशेष सार्वजनिक कुंजी के साथ पंजीकृत, लेकिन हमें नहीं पता कि सार्वजनिक कुंजी तब से थी या नहीं हाल ही में अपडेट किया गया जब तक कि हम पिछले से सभी ब्लॉक डाउनलोड नहीं कर लेते उस नाम का अद्यतन. यह Bitcoin की सीमा के कारण है UTXO लेन-देन मर्कल-आइज़ेशन मॉडल, जहां केवल लेन-देन (लेकिन परिवर्तनीय अनुप्रयोग स्थिति नहीं) मर्कल-आइज़्ड हैं ब्लॉक-hash में। इससे हम अस्तित्व को साबित कर सकते हैं, लेकिन किसी नाम के बाद के अपडेट की गैर-मौजूदगी को नहीं। इस प्रकार, हम इसके बारे में नहीं जान सकते पूर्ण विश्वास किए बिना किसी नाम का नवीनतम मूल्य निश्चित करना नोड, या डाउनलोड करके बैंडविड्थ में महत्वपूर्ण लागत खर्च करना संपूर्ण blockchain. भले ही नेमकॉइन में एक मर्कल-इज्ड सर्च ट्री लागू किया गया हो, proof-of-work पर इसकी निर्भरता हल्के ग्राहक सत्यापन बनाती है समस्याग्रस्त. लाइट ग्राहकों को इसकी पूरी प्रति डाउनलोड करनी होगी संपूर्ण blockchain (या कम से कम सभी) में सभी ब्लॉक के लिए हेडर किसी नाम के अंतिम अद्यतन के बाद से हेडर)। इसका मतलब यह है कि बैंडविड्थ आवश्यकताएँ समय की मात्रा के साथ रैखिक रूप से मापी जाती हैं [21]. इसके अलावा, proof-of-work blockchain पर नाम-परिवर्तन अतिरिक्त proof-of-work पुष्टिकरण ब्लॉकों की प्रतीक्षा की आवश्यकता है, जिसमें Bitcoin पर एक घंटे तक का समय लग सकता है। टेंडरमिंट के साथ, हमें बस नवीनतम ब्लॉक-hash की आवश्यकता है validators (मतदान शक्ति द्वारा) के कोरम और एक मर्कल द्वारा हस्ताक्षरित नाम से जुड़े वर्तमान मूल्य का प्रमाण। यह इसे बनाता है एक संक्षिप्त, त्वरित और सुरक्षित प्रकाश-ग्राहक प्राप्त करना संभव है नाम मानों का सत्यापन. Cosmos में, हम इस अवधारणा को ले सकते हैं और इसे आगे बढ़ा सकते हैं। प्रत्येक Cosmos में नाम-पंजीकरण क्षेत्र में एक संबद्ध टॉपलेवल-डोमेन (TLD) नाम हो सकता है जैसे ".com" या ".org", और प्रत्येक नाम-

पंजीकरण क्षेत्र का अपना शासन और पंजीकरण हो सकता है नियम.

التطبيقات

يمكن للبورصة المركزية إنشاء سجل أوامر عميق للحدود الأوامر وبالتالي جذب المزيد من المتداولين. السيولة تولد المزيد السيولة في عالم الصرف، وبالتالي هناك شبكة قوية التأثير (أو على الأقل الفائز يأخذ أكبر قدر من التأثير) في التبادل عمل. الزعيم الحالي لتبادل العملات المشفرة اليوم هو Poloniex بحجم تداول على مدار 24 ساعة بقيمة 20 مليون دولار، وفي المركز الثاني Bitynex بحجم تداول على مدار 24 ساعة بقيمة 5 ملايين دولار. ونظرا لهذه الشبكة القوية من غير المرجح أن تقوم البورصات اللامركزية القائمة على AXC بذلك الفوز بالحجم عبر البورصات المركزية. من أجل اللامركزية تبادل للتنافس مع تبادل مركزي، فإنه سوف تحتاج لدعم دفاتر الطلبات العميقة مع أوامر الحد. فقط موزعة التبادل على blockchain يمكن أن يوفر ذلك. يوفر Tendermint فوائد إضافية للمعاملات الأسرع يرتكب. من خلال إعطاء الأولوية للسرعة دون التضحية الاتساق، يمكن للمناطق الموجودة في Cosmos إجراء المعاملات بسرعة - من أجل كلاً من معاملات أوامر الصرف وكذلك IBC token التحويلات إلى ومن مناطق أخرى. بالنظر إلى حالة بورصات العملات المشفرة اليوم، يعد هذا أمرًا رائعًا تطبيق Cosmos هو التبادل الموزع (المعروف أيضًا باسم Cosmos ديكس). القدرة الإنتاجية للمعاملة كذلك يمكن أن يكون وقت استجابة الالتزام مشابهًا لتلك المركزية التبادلات. يمكن للمتداولين تقديم أوامر محددة يمكن تنفيذها دون أن يكون كلا الطرفين متصلين بالإنترنت. ومع تندرمينت، مركز Cosmos وIBC، يمكن للمتداولين نقل الأموال داخل وخارج التبادل من وإلى المناطق الأخرى بسرعة. يمكن أن تعمل المنطقة المميزة كمصدر لـ token من عملة مشفرة أخرى. الجسر يشبه العلاقة بين المركز والمنطقة Cosmos؛ كلاهما يجب أن يواكبا أحدث الكتل للآخر من أجل التحقق من الأدلة التي يمتلكها tokens انتقلت من واحدة إلى أخرى. "منطقة الجسر" على Cosmos تواكب الشبكة المحور بالإضافة إلى الآخر

عملة مشفرة. يسمح الاتجاه غير المباشر عبر منطقة الجسر منطق المحور ليظل بسيطًا ومحايدًا للآخرين blockchain إستراتيجيات الإجماع مثل Bitcoin proof-of-work التعدين. سيتم تشغيل كل منطقة جسر validator بواسطة Tendermint blockchain مع تطبيق جسر خاص ABCI، ولكن أيضًا عقدة كاملة لـ "الأصل" blockchain. عندما يتم استخراج كتل جديدة في الأصل، منطقة الجسر سوف يتوصل validators إلى اتفاق بشأن الكتل الملتزم بها من خلال التوقيع ومشاركة وجهة نظرهم المحلية الخاصة بالأصل blockchain نصيحة. عندما تتلقى منطقة الجسر الدفع على الأصل (و وقد تم الاتفاق على ما يكفي من التأكيدات في هذه القضية لسلسلة PoW مثل Ethereum أو Bitcoin)، المقابلة يتم إنشاء الحساب في منطقة الجسر بهذا الرصيد. في حالة Ethereum، يمكن لمنطقة الجسر مشاركة نفس الشيء validator-تم تعيينه كمركز Cosmos. على الجانب Ethereum ( Origin)، سيسمح عقد الجسر لحاملي الأثير بإرسال الأثير إلى منطقة الجسر عن طريق إرسالها إلى عقد الجسر Ethereum. بمجرد استلام الأثير من خلال عقد الجسر، فإن لا يمكن سحب الأثير إلا إذا كانت هناك حزمة IBC مناسبة تم استلامها بموجب عقد الجسر من منطقة الجسر. ال يتتبع عقد الجسر مجموعة validator لمنطقة الجسر، والتي قد تكون مطابقة لمجموعة Cosmos Hub validator. في حالة Bitcoin، المفهوم مشابه باستثناء أنه بدلاً من ذلك عقد جسر واحد، سيتم التحكم في كل UTXO بواسطة أ عتبة متعددة التوقيعات P2SH. بسبب القيود في نظام P2SH، لا يمكن أن يكون الموقعون متطابقين مع Cosmos المحور validator-مجموعة.يمكن نقل الأثير الموجود في منطقة الجسر ("الأثير الجسري") إلى ومن المحور، ويتم تدميرها لاحقًا بمعاملة ذلك يرسلها إلى عنوان سحب معين على Ethereum. IBC حزمة تثبت أن المعاملة حدثت في منطقة الجسر يمكن نشرها على عقد الجسر Ethereum للسماح بالأثير ليتم سحبها. في حالة Bitcoin، يقوم نظام البرمجة النصية المقيدة بذلك من الصعب عكس آلية نقل العملة IBC. كل UTXO لديه منشور مستقل خاص به، لذلك يجب أن يكون كل UTXO تم الترحيل إلى UTXO الجديد عندما يكون هناك تغيير في مجموعة Bitcoin موقعي الضمان. أحد الحلول هو الضغط و قم بفك ضغط مجموعة UTXO حسب الضرورة للحفاظ على العدد الإجمالي من UTXOs لأسفل. إن خطر مثل هذا العقد التجسيري هو مجموعة validator المارقة. ≥⅓ يمكن أن تتسبب قوة التصويت البيزنطية في حدوث شوكة وسحب الأثير من عقد الجسر على Ethereum مع الحفاظ على جسر الجسر في منطقة الجسر. والأسوأ من ذلك أن قوة التصويت البيزنطية يمكنها ذلك سرقة الأثير مباشرة من أولئك الذين أرسلوه إلى عقد الجسر بالانحراف عن منطق التجسير الأصلي لمنطقة الجسر. من الممكن معالجة هذه المشكلات من خلال تصميم الجسر مسؤولة تماما. على سبيل المثال، كافة الحزم IBC من المركز و الأصل، قد يتطلب الاعتراف من قبل منطقة الجسر في بهذه الطريقة يمكن أن تكون جميع التحولات الحكومية في منطقة الجسر يتم تحديها والتحقق منها بكفاءة سواء من خلال المركز أو الأصل عقد الجسر. يجب أن يسمح المركز والأصل لمنطقة الجسر validators بنشر الضمانات، وtoken عمليات النقل خارج يجب تأخير عقد الجسر (وفك الضمانات فترة طويلة بما فيه الكفاية) للسماح بأية تحديات مدققين مستقلين. نترك تصميم المواصفات و تنفيذ هذا النظام مفتوح كمستقبل Cosmos

مقترح التحسين، ليتم تمريره من خلال مركز Cosmos نظام الحكم. يعد حل مشكلة القياس مشكلة مفتوحة لـ Ethereum. حاليًا، تقوم عقد Ethereum بمعالجة كل معاملة و أيضا تخزين جميع الدول. وصلة. نظرًا لأن Tendermint يمكنها تنفيذ الكتل بشكل أسرع بكثير من Ethereum proof-of-work، EVM المناطق المدعومة بإجماع Tendermint و يمكن أن يوفر التشغيل على الأثير الجسري أداءً أعلى Ethereum blockchains. بالإضافة إلى ذلك، على الرغم من أن Cosmos Hub و IBC لا تسمح آليات الحزم بمنطق العقد التعسفي التنفيذ في حد ذاته، يمكن استخدامه لتنسيق حركات token بين Ethereum العقود الجاري تنفيذها في مناطق مختلفة، توفير أساس للتوسع token المتمركز حول Ethereum عبر مشاركة. تعمل مناطق Cosmos على تشغيل منطق التطبيق التعسفي، والذي تم تحديده عند بداية حياة المنطقة ويمكن تحديثها مع مرور الوقت من قبل الحكم. تسمح هذه القابلية للمناطق بـ Cosmos بمثابة جسور إلى العملات المشفرة الأخرى مثل Ethereum أو Bitcoin، كما أنه يسمح بمشتقات تلك blockchains، باستخدام نفس قاعدة التعليمات البرمجية ولكن مع مجموعة validator مختلفة و التوزيع الأولي. وهذا يسمح للعديد من العملات المشفرة الموجودة أطر العمل، مثل تلك الخاصة بـ Ethereum، وZerocash، وBitcoin، CryptoNote وما إلى ذلك، لاستخدامها مع Tendermint Core، وهو محرك توافقي عالي الأداء، على شبكة مشتركة، فتح فرصة هائلة للتشغيل البيني عبر المنصات. علاوة على ذلك، باعتباره أصلًا متعددًا blockchain، واحدًا قد تحتوي المعاملة على مدخلات ومخرجات متعددة، حيث يكون كل منها يمكن أن يكون الإدخال من أي نوع token، مما يتيح لـ Cosmos العمل مباشرةً كـ منصة للتبادل اللامركزي، على الرغم من افتراض الأوامرلتتم مطابقتها عبر منصات أخرى. بدلا من ذلك، يمكن للمنطقة أن تخدم كتبادل موزع متسامح مع الأخطاء (مع دفاتر الطلبات)، والذي يمكن أن يكون هناك تحسن صارم على المركزية الموجودة بورصات العملات المشفرة التي تميل إلى الاختراق مع مرور الوقت. يمكن أن تعمل المناطق أيضًا كإصدارات مدعومة من المؤسسة blockchain والأنظمة الحكومية، حيث أجزاء من خدمة معينة تدار تقليديا من قبل منظمة أو مجموعة من المنظمات يتم تشغيلها بدلاً من ذلك كتطبيق ABCI في منطقة معينة، والتي يسمح لها بوراثة الأمن وقابلية التشغيل البيني للجمهور Cosmos الشبكة دون التضحية بالتحكم في الشبكة الأساسية الخدمة. وبالتالي، قد يقدم Cosmos أفضل ما في العالمين المنظمات التي تتطلع إلى الاستفادة من تقنية blockchain ولكن من هي؟ الحذر من التخلي عن السيطرة بالكامل للثلث الموزع حزب. يدعي البعض أن هناك مشكلة كبيرة في تفضيل الاتساق خوارزميات الإجماع مثل Tendermint هي أن أي شبكة القسم الذي يتسبب في عدم وجود قسم واحد به >⅔ قوة التصويت (على سبيل المثال ≥⅓ الذهاب للخارج) ستوقف الإجماع تمامًا. يمكن أن تساعد بنية Cosmos في تخفيف هذه المشكلة باستخدام مركز عالمي مع مناطق الحكم الذاتي الإقليمية، حيث قوة التصويت لكل منطقة يتم توزيعها على أساس جغرافي مشترك المنطقة. على سبيل المثال، قد يكون النموذج المشترك للفرد المدن أو المناطق لتشغيل مناطقها الخاصة أثناء مشاركة أ المركز المشترك (على سبيل المثال، المركز Cosmos)، مما يتيح للنشاط البلدي تستمر في حالة توقف المحور بسبب شبكة مؤقتة التقسيم. لاحظ أن هذا يسمح بالجيولوجية والسياسية الحقيقية الميزات الطوبولوجية للشبكة التي يجب مراعاتها عند التصميم القوي الأنظمة الموحدة المتسامحة مع الأخطاء.

كانت NameCoin واحدة من أوائل blockchains التي حاولت حل مشكلة مشكلة تحليل الاسم عن طريق تكييف Bitcoin blockchain. لسوء الحظ كانت هناك العديد من المشاكل مع هذا النهج. باستخدام Namecoin، يمكننا التحقق من أن @satoshi، على سبيل المثال، كان كذلك مسجلة بمفتاح عام معين في وقت ما في الماضي، لكننا لا نعرف ما إذا كان المفتاح العام موجودًا منذ ذلك الحين تم تحديثه مؤخرًا ما لم نقم بتنزيل جميع الكتل منذ آخر مرة تحديث لهذا الاسم. ويرجع ذلك إلى القيود المفروضة على Bitcoin UTXO نموذج تحويل المعاملة Merkle، حيث فقط المعاملات (ولكن ليست حالة التطبيق القابلة للتغيير) هي من نوع Merkle في الكتلة-hash. وهذا يتيح لنا إثبات الوجود، ولكن ليس عدم وجود تحديثات لاحقة للاسم. وبالتالي، لا يمكننا أن نعرف تأكد من أحدث قيمة للاسم دون الثقة الكاملة العقدة، أو تكبد تكاليف كبيرة في النطاق الترددي عن طريق التنزيل كله blockchain. حتى لو تم تنفيذ شجرة بحث بحجم Merkle في NameCoin، اعتماده على proof-of-work يجعل عملية التحقق من العميل سهلة إشكالية. يجب على عملاء Light تنزيل نسخة كاملة من رؤوس جميع الكتل في blockchain بالكامل (أو على الأقل كل الرؤوس منذ آخر تحديث للاسم). وهذا يعني أن تتغير متطلبات عرض النطاق الترددي بشكل خطي مع مقدار الوقت [21]. بالإضافة إلى ذلك، يتغير الاسم على proof-of-work blockchain يتطلب انتظار كتل تأكيد إضافية proof-of-work، والذي يمكن أن يستغرق ما يصل إلى ساعة على Bitcoin. مع Tendermint، كل ما نحتاجه هو أحدث كتلة-hash موقعة من قبل نصاب قانوني قدره validators (بواسطة قوة التصويت)، وميركل دليل على القيمة الحالية المرتبطة بالاسم. هذا يجعلها من الممكن أن يكون لديك عميل خفيف مقتضب وسريع وآمن التحقق من قيم الاسم. في Cosmos، يمكننا أن نأخذ هذا المفهوم ونوسعه إلى أبعد من ذلك. كل يمكن أن تحتوي منطقة تسجيل الاسم في Cosmos على اسم نطاق المستوى الأعلى (TLD) مرتبط مثل ".com" أو ".org"، وكل اسم-

منطقة التسجيل يمكن أن يكون لها الإدارة والتسجيل الخاصة بها القواعد.

शासन और अर्थशास्त्र

जबकि Cosmos हब एक बहु-परिसंपत्ति वितरित खाता बही है एक विशेष मूल निवासी token को परमाणु कहा जाता है। परमाणु ही एकमात्र staking हैं Cosmos हब का token। परमाणु धारक के लिए एक लाइसेंस है वोट दें, मान्य करें, या अन्य validator को सौंपें। जैसे Ethereum ईथर, परमाणुओं का उपयोग लेनदेन शुल्क के भुगतान के लिए भी किया जा सकता है स्पैम को कम करें. अतिरिक्त अवतरणात्मक परमाणु और ब्लॉक लेनदेन फीस validators और प्रतिनिधि करने वाले प्रतिनिधियों को पुरस्कृत की जाती है validators. किसी भी पुनर्प्राप्ति के लिए बर्नएटमटीएक्स लेनदेन का उपयोग किया जा सकता है आरक्षित पूल से tokens की आनुपातिक राशि। उत्पत्ति पर परमाणु tokens और validators का प्रारंभिक वितरण Cosmos धन संचयन (75%) के दाताओं, प्रमुख दाताओं के पास जाएगा (5%), Cosmos नेटवर्क फाउंडेशन (10%), और ऑल इन बिट्स, इंक. (10%). उत्पत्ति से आगे, परमाणुओं की कुल मात्रा का 1/3 भाग होगा बंधुआ validators और प्रतिनिधियों को हर साल पुरस्कृत किया जाएगा। अतिरिक्त विवरण के लिए Cosmos योजना देखें। Bitcoin या अन्य proof-of-work blockchains के विपरीत, एक टेंडरमिंट वृद्धि के कारण blockchain अधिक validator के साथ धीमा हो जाता है संचार जटिलता. सौभाग्य से, हम पर्याप्त समर्थन कर सकते हैं विश्व स्तर पर मजबूत वितरण के लिए validators blockchain बहुत तेज़ लेनदेन पुष्टिकरण समय के साथ, और, बैंडविड्थ के रूप में,

भंडारण, और समानांतर गणना क्षमता बढ़ जाती है, हम सक्षम होंगे भविष्य में और अधिक validator का समर्थन करने के लिए। उत्पत्ति दिवस पर, अधिकतम संख्या validator निर्धारित की जाएगी 100, और यह संख्या 10 वर्षों तक 13% की दर से बढ़ेगी, और 300 validators पर स्थिर रहें। जो परमाणु धारक पहले से नहीं हैं वे validators बन सकते हैं बॉन्डटेक्स लेनदेन पर हस्ताक्षर करना और सबमिट करना। की मात्रा संपार्श्विक के रूप में प्रदान किए गए परमाणु शून्येतर होने चाहिए। कोई भी बन सकता है किसी भी समय validator, सिवाय तब जब धारा का आकार हो validator सेट validators की अधिकतम संख्या से अधिक है अनुमति. उस स्थिति में, लेनदेन केवल तभी वैध होता है जब राशि परमाणुओं द्वारा धारित प्रभावी परमाणुओं की मात्रा से अधिक है सबसे छोटा validator, जहां प्रभावी परमाणुओं में प्रत्यायोजित परमाणु शामिल होते हैं। जब एक नया validator मौजूदा validator को इस तरह से प्रतिस्थापित करता है, मौजूदा validator निष्क्रिय हो जाता है और सभी परमाणु और प्रत्यायोजित परमाणु असंबद्ध अवस्था में प्रवेश करते हैं। किसी के लिए भी validator पर कुछ जुर्माना लगाया जाना चाहिए स्वीकृत से जानबूझकर या अनजाने में विचलन प्रोटोकॉल. कुछ साक्ष्य तुरंत स्वीकार्य होते हैं, जैसे कि एक ही ऊंचाई और गोल पर दोहरा चिह्न, या इसका उल्लंघन वर्ष 0: 100 वर्ष 1: 113 वर्ष 2: 127 वर्ष 3: 144 वर्ष 4: 163 वर्ष 5: 184 वर्ष 6: 208 वर्ष 7: 235 वर्ष 8: 265 वर्ष 9: 300 वर्ष 10: 300 ...

"प्रीवोट-द-लॉक" (टेंडरमिंट सर्वसम्मति प्रोटोकॉल का एक नियम)। इस तरह के साक्ष्य के परिणामस्वरूप validator अपनी अच्छी प्रतिष्ठा खो देगा और इसके बंधे हुए परमाणुओं के साथ-साथ इसका आनुपातिक हिस्सा tokens है रिज़र्व पूल - जिसे सामूहिक रूप से इसकी "हिस्सेदारी" कहा जाता है - में कटौती की जाएगी। कभी-कभी, validator क्षेत्रीय कारणों से उपलब्ध नहीं होंगे नेटवर्क व्यवधान, बिजली विफलता, या अन्य कारण। यदि, किसी भी प्रकार पिछले वैलिडेटरटाइमआउटविंडो ब्लॉक को इंगित करें, एक validator प्रतिबद्ध वोट blockchain से अधिक में शामिल नहीं है ValidatorTimeoutMaxAbsent बार, वह validator बन जाएगा निष्क्रिय, और इसका वैलिडेटरटाइमआउटपेनल्टी (डिफ़ॉल्ट 1%) खो देता है दांव. कुछ "दुर्भावनापूर्ण" व्यवहार स्पष्ट रूप से समझ में नहीं आते हैं blockchain पर साक्ष्य। इन मामलों में, validators कर सकते हैं इन दुर्भावनापूर्ण समय समाप्ति को बाध्य करने के लिए बैंड से बाहर समन्वय करें validators, यदि सर्वोच्च बहुमत की सहमति हो। ऐसी स्थितियों में जहां Cosmos हब ≥⅓ गठबंधन के कारण रुक जाता है मतदान की शक्ति समाप्त हो रही है, या उन स्थितियों में जहां ≥⅓ गठबंधन है मतदान शक्ति सेंसर से दुर्भावनापूर्ण व्यवहार का सबूत blockchain में प्रवेश करते समय, हब को हार्ड-फोर्क से पुनर्प्राप्त करना होगा reorg-प्रस्ताव. ("फोर्क्स एंड सेंसरशिप अटैक्स" से लिंक)। Cosmos हब validators किसी भी token प्रकार या संयोजन को स्वीकार कर सकते हैं लेनदेन को संसाधित करने के लिए शुल्क के प्रकार। प्रत्येक validator कर सकता है व्यक्तिपरक रूप से वह विनिमय दर निर्धारित करें जो वह चाहता है, और चुनें जब तक ब्लॉकगैसलिमिट है, वह जो भी लेन-देन चाहता है अधिक नहीं. एकत्रित शुल्क, नीचे दिए गए किसी भी कर को घटाकर, के अनुपात में बंधुआ हितधारकों को पुनर्वितरित किया जाता है उनके बंधे हुए परमाणु, प्रत्येक वैलिडेटरपेआउटपीरियड (डिफ़ॉल्ट 1 घंटा)।एकत्रित लेनदेन शुल्क में से, रिज़र्वटैक्स (डिफ़ॉल्ट 2%) होगा रिजर्व पूल को बढ़ाने के लिए रिजर्व पूल की ओर जाएं और Cosmos नेटवर्क की सुरक्षा और मूल्य बढ़ाएँ। ये निर्णयों के अनुसार धन का वितरण भी किया जा सकता है शासन तंत्र द्वारा बनाया गया। एटम धारक जो अपनी मतदान शक्ति अन्य validator को सौंपते हैं प्रत्यायोजित validator को कमीशन का भुगतान करें। आयोग कर सकता है प्रत्येक validator द्वारा सेट किया जाए। Cosmos हब की सुरक्षा इसकी सुरक्षा का एक कार्य है अंतर्निहित validators और प्रतिनिधियों द्वारा प्रतिनिधिमंडल का चयन। पाए जाने की खोज और शीघ्र रिपोर्टिंग को प्रोत्साहित करने के लिए कमजोरियाँ, Cosmos हब हैकर्स को प्रकाशित करने के लिए प्रोत्साहित करता है एक रिपोर्टहैकटीएक्स लेनदेन के माध्यम से सफल शोषण जो कहता है, "यह validator हैक हो गया। कृपया इस पते पर इनाम भेजें”। पर ऐसा कारनामा, validator और प्रतिनिधि निष्क्रिय हो जाएंगे, सभी के परमाणुओं को HackPunishmentRatio (डिफ़ॉल्ट 5%) मिलेगा काट दिया गया, और सभी के परमाणुओं का HackRewardRatio (डिफ़ॉल्ट 5%) हैकर के इनाम पते पर पुरस्कृत किया जाएगा। validator उन्हें अपनी बैकअप कुंजी का उपयोग करके शेष परमाणुओं को पुनर्प्राप्त करना होगा। स्थानांतरण के लिए इस सुविधा का दुरुपयोग होने से रोकने के लिए अनिहित परमाणु, निहित बनाम अनिहित परमाणुओं का भाग validators और प्रतिनिधि ReportHackTx से पहले और बाद में करेंगे वही रहें, और हैकर इनाम में कुछ शामिल होंगे अप्रयुक्त परमाणु, यदि कोई हो। Cosmos हब एक वितरित संगठन द्वारा संचालित होता है इसके लिए एक सुव्यवस्थित शासन तंत्र की आवश्यकता है blockchain में विभिन्न परिवर्तनों का समन्वय करें, जैसे कि वेरिएबल

सिस्टम के पैरामीटर, साथ ही सॉफ़्टवेयर अपग्रेड और संवैधानिक संशोधन. सभी validator सभी प्रस्तावों पर मतदान के लिए जिम्मेदार हैं। असफल होना किसी प्रस्ताव पर समय पर वोट करने का परिणाम validator होगा कुछ समय के लिए स्वचालित रूप से निष्क्रिय हो जाना कहलाता है अनुपस्थितिदंड अवधि (डिफ़ॉल्ट 1 सप्ताह)। प्रतिनिधि स्वचालित रूप से प्रतिनिधि का वोट प्राप्त करते हैं validator. इस वोट को मैन्युअल रूप से ओवरराइड किया जा सकता है। अबंधित परमाणु कोई वोट नहीं मिलेगा. प्रत्येक प्रस्ताव के लिए न्यूनतम प्रस्ताव जमा राशि की आवश्यकता होती है tokens, जो एक या अधिक tokens का संयोजन हो सकता है परमाणुओं सहित. प्रत्येक प्रस्ताव के लिए, मतदाता वोट दे सकते हैं जमा. यदि आधे से अधिक मतदाता इसे लेना चुनते हैं जमा (उदाहरण के लिए क्योंकि प्रस्ताव स्पैम था), जमा को जाता है आरक्षित पूल, जले हुए किसी भी परमाणु को छोड़कर। प्रत्येक प्रस्ताव के लिए, मतदाता निम्नलिखित विकल्पों के साथ मतदान कर सकते हैं: हाँ हाँविथफोर्स नहीं NayWithForce परहेज करें Yea या YeaWithForce वोटों का सख्त बहुमत (या नहीं या प्रस्ताव पर निर्णय लेने के लिए NayWithForce वोट) आवश्यक है पारित (या असफल के रूप में निर्णय लिया गया), लेकिन 1/3+ बहुमत को वीटो कर सकता है "बलपूर्वक" मतदान द्वारा निर्णय। जब सख्त बहुमत द्वारा वीटो कर दिया जाता है, हर किसी को वीटोपेनल्टीफीब्लॉक खोने की सजा मिलती है (डिफ़ॉल्ट 1 दिन के ब्लॉक का मूल्य) शुल्क का मूल्य (करों को छोड़कर)। जो प्रभावित नहीं होगा), और वह पार्टी जिसने बहुमत को वीटो किया

निर्णय के लिए अतिरिक्त रूप से वीटोपेनल्टीएटम्स खोने से दंडित किया जाएगा (डिफ़ॉल्ट 0.1%) इसके परमाणुओं का। यहां दिए गए किसी भी पैरामीटर को इसके साथ बदला जा सकता है एक पैरामीटरचेंजप्रस्ताव का पारित होना। परमाणुओं को इन्ज़ेट किया जा सकता है और आरक्षित पूल फंड के साथ खर्च किया जा सकता है इनाम प्रस्ताव का पारित होना। अन्य सभी प्रस्ताव, जैसे प्रोटोकॉल को अपग्रेड करने का प्रस्ताव, सामान्य टेक्स्टप्रस्ताव के माध्यम से समन्वयित किया जाएगा। योजना देखें. blockchain सर्वसम्मति और में कई नवाचार हुए हैं पिछले कुछ वर्षों में स्केलेबिलिटी। यह अनुभाग एक संक्षिप्त जानकारी प्रदान करता है कुछ चुनिंदा महत्वपूर्ण लोगों का सर्वेक्षण। दुर्भावनापूर्ण प्रतिभागियों की उपस्थिति में आम सहमति एक समस्या है 1980 के दशक की शुरुआत में, जब लेस्ली लैम्पपोर्ट ने इसे गढ़ा था मनमाना प्रक्रिया व्यवहार को संदर्भित करने के लिए वाक्यांश "बीजान्टिन दोष"। "क्रैश फ़ॉल्ट" के विपरीत, इच्छित व्यवहार से भटक जाता है जिसमें एक प्रक्रिया बस क्रैश हो जाती है। प्रारंभिक समाधान खोजे गए सिंक्रोनस नेटवर्क के लिए जहां ऊपरी सीमा होती हैसंदेश विलंबता, हालांकि व्यावहारिक उपयोग अत्यधिक तक सीमित था नियंत्रित वातावरण जैसे हवाई जहाज़ नियंत्रक और डेटासेंटर परमाणु घड़ियों के माध्यम से सिंक्रनाइज़ होते हैं। यह तब तक नहीं था 90 के दशक के उत्तरार्ध में प्रैक्टिकल बीजान्टिन फॉल्ट टॉलरेंस (PBFT) [11] था एक कुशल आंशिक रूप से तुल्यकालिक सर्वसम्मति के रूप में पेश किया गया एल्गोरिदम ⅓ तक व्यवहार करने वाली प्रक्रियाओं को सहन करने में सक्षम है मनमाने ढंग से. PBFT मानक एल्गोरिदम बन गया, जिसने कई लोगों को जन्म दिया विविधताएँ, जिनमें आईबीएम द्वारा हाल ही में बनाई गई विविधताएँ भी शामिल हैं हाइपरलेजर में उनका योगदान। PBFT पर टेंडरमिंट सर्वसम्मति का मुख्य लाभ यह है टेंडरमिंट में एक बेहतर और सरलीकृत अंतर्निहित संरचना है, जिनमें से कुछ blockchain प्रतिमान को अपनाने का परिणाम है। टेंडरमिंट ब्लॉकों को क्रम में प्रतिबद्ध होना चाहिए, जो इससे बचता है PBFT से जुड़ी जटिलता और संचार ओवरहेड दृश्य-परिवर्तन। Cosmos और कई क्रिप्टोकरेंसी में, कोई नहीं है ब्लॉक N+i के लिए अनुमति देने की आवश्यकता है जहां i >= 1 प्रतिबद्ध है, जब ब्लॉक N हो स्वयं अभी तक प्रतिबद्ध नहीं है। यदि एन को ब्लॉक करने का कारण बैंडविड्थ है Cosmos क्षेत्र में प्रतिबद्ध नहीं है, तो इसका उपयोग करने में मदद नहीं मिलती है ब्लॉक एन+आई के लिए बैंडविड्थ शेयरिंग वोट। यदि कोई नेटवर्क विभाजन या ऑफज़ीन नोड्स ही वह कारण है जिसके कारण ब्लॉक एन प्रतिबद्ध नहीं हुआ है एन+आई वैसे भी प्रतिबद्ध नहीं होगा। इसके अलावा, लेनदेन को ब्लॉकों में बैचने की अनुमति मिलती है आवेदन स्थिति की नियमित मर्कल-hashing, के बजाय PBFT की चेकपॉइंटिंग योजना के अनुसार आवधिक डाइजेस्ट। यह अनुमति देता है तेजी से सिद्ध लेनदेन के लिए प्रकाश-ग्राहकों के लिए और तेजी से प्रतिबद्ध है अंतर-blockchain संचार। टेंडरमिंट कोर में कई अनुकूलन और सुविधाएँ भी शामिल हैं जो कि PBFT में निर्दिष्ट से ऊपर और परे जाता है। उदाहरण के लिए, validators द्वारा प्रस्तावित ब्लॉकों को भागों में विभाजित किया गया है, मर्कल-इज्ड, और इस तरह से गपशप की कि प्रसारण में सुधार हो प्रदर्शन (प्रेरणा के लिए LibSwift [19] देखें)। इसके अलावा, टेंडरमिंट कोर पॉइंट-टू-पॉइंट के बारे में कोई धारणा नहीं बनाता है

कनेक्टिविटी, और जब तक पी2पी नेटवर्क है तब तक कार्य करता है कमजोर रूप से जुड़ा हुआ। जबकि proof-of-stake (PoS), BitShares1.0 [12] को तैनात करने का वर्ष नहीं है पीओएस के अनुसंधान और अपनाने में महत्वपूर्ण योगदान दिया blockchains, विशेष रूप से वे जिन्हें "प्रत्यायोजित" PoS के रूप में जाना जाता है। में BitShares, हितधारक ऑर्डर देने के लिए जिम्मेदार "गवाहों" का चुनाव करते हैं और लेन-देन करने, और "प्रतिनिधियों" के लिए जिम्मेदार सॉफ़्टवेयर अद्यतनों और पैरामीटर परिवर्तनों का समन्वय करना। BitShares2.0 का लक्ष्य उच्च प्रदर्शन (100k tx/s, 1s) प्राप्त करना है विलंबता) आदर्श परिस्थितियों में, प्रत्येक ब्लॉक पर एक एकल द्वारा हस्ताक्षरित हस्ताक्षरकर्ता, और लेन-देन की प्रक्रिया में काफी अधिक समय लग रहा है ब्लॉक अंतराल. एक विहित विशिष्टता अभी भी विकास में है। हितधारक दुर्व्यवहार करने वाले गवाहों को हटा सकते हैं या बदल सकते हैं दैनिक आधार पर, लेकिन गवाहों का कोई महत्वपूर्ण संपार्श्विक नहीं है टेंडरमिंट पीओएस की समानता में प्रतिनिधि जो इसमें शामिल हो जाते हैं एक सफल दोहरे व्यय हमले का मामला। रिपल द्वारा प्रवर्तित दृष्टिकोण पर निर्माण करते हुए, Stellar [13] ने एक नवीनीकृत किया संघीय बीजान्टिन समझौते का मॉडल जिसमें प्रक्रियाएं आम सहमति में भाग लेना एक YXED और विश्व स्तर पर गठन नहीं है ज्ञात सेट. बल्कि, प्रत्येक प्रक्रिया नोड एक या अधिक को क्यूरेट करता है "कोरम स्लाइस", प्रत्येक विश्वसनीय प्रक्रियाओं का एक सेट बनाता है। ए Stellar में "कोरम" को नोड्स का एक सेट माना जाता है जिसमें शामिल हैं सेट में प्रत्येक नोड के लिए कम से कम एक कोरम स्लाइस, जैसे कि समझौता हो सकता है. Stellar तंत्र की सुरक्षा धारणा पर निर्भर करती है किन्हीं दो कोरमों का प्रतिच्छेदन गैर-रिक्त है, जबकि एक नोड की उपलब्धता के लिए इसके कोरम स्लाइस में से कम से कम एक की आवश्यकता होती है पूरी तरह से सही नोड्स से मिलकर बनता है, जिससे बीच में व्यापार बंद हो जाता है बड़े या छोटे कोरम-स्लाइस का उपयोग करना जिन्हें संतुलित करना कठिन हो सकता है विश्वास के बारे में महत्वपूर्ण धारणाएँ थोपे बिना। अंत में,नोड्स को किसी तरह वहां के लिए पर्याप्त कोरम स्लाइस का चयन करना होगा पर्याप्त दोष-सहिष्णुता (या इनमें से कोई भी "अक्षुण्ण नोड") हो पेपर का अधिकांश परिणाम इस पर निर्भर करता है), और केवल इस तरह के संयोजन को सुनिश्चित करने के लिए प्रदान की गई रणनीति पदानुक्रमित है और बॉर्डर गेटवे प्रोटोकॉल (बीजीपी) के समान, जिसका उपयोग इंटरनेट पर शीर्ष स्तरीय आईएसपी द्वारा वैश्विक रूटिंग टेबल स्थापित करने के लिए किया जाता है, और जिसका उपयोग ब्राउज़र द्वारा टीएलएस प्रमाणपत्रों को प्रबंधित करने के लिए किया जाता है; दोनों कुख्यात उनकी असुरक्षा के लिए. टेंडरमिंट-आधारित प्रूफ़-स्टेक सिस्टम के Stellar पेपर में आलोचना को वर्णित token रणनीति द्वारा कम किया गया है यहां, जिसमें परमाणु नामक एक नए प्रकार का token जारी किया जाता है फीस और पुरस्कारों के भविष्य के हिस्सों के दावों का प्रतिनिधित्व करते हैं। द तो फिर, टेंडरमिंट-आधारित proof-of-stake का लाभ सापेक्ष है सरलता, जबकि अभी भी पर्याप्त और सिद्ध सुरक्षा प्रदान करती है गारंटी देता है. BitcoinNG Bitcoin में एक प्रस्तावित सुधार है जो अनुमति देगा ऊर्ध्वाधर स्केलेबिलिटी के रूपों के लिए, जैसे ब्लॉक आकार बढ़ाना, आम तौर पर जुड़े नकारात्मक आर्थिक परिणामों के बिना ऐसे परिवर्तन के साथ, जैसे कि असंगत रूप से बड़ा प्रभाव छोटे खनिकों पर. यह सुधार अलग होने से प्राप्त होता है लेन-देन प्रसारण से नेता का चुनाव: नेता yrst हैं "माइक्रो-ब्लॉक" में proof-of-work द्वारा चुना गया, और फिर करने में सक्षम प्रसारण लेनदेन एक नए माइक्रो-ब्लॉक तक प्रतिबद्ध होना चाहिए पाया जाता है. यह आवश्यक बैंडविड्थ आवश्यकताओं को कम कर देता है पीओडब्ल्यू रेस जीतें, जिससे छोटे खनिकों को अधिक निष्पक्षता से प्रतिस्पर्धा करने का मौका मिलेगा, और लेनदेन को अधिक नियमित रूप से करने की अनुमति देना माइक्रो-ब्लॉक खोजने वाला अंतिम खनिक। कैस्पर [16] एक प्रस्तावित proof-of-stake सर्वसम्मति एल्गोरिथ्म है Ethereum. इसके संचालन का मुख्य तरीका "आम सहमति-दर-शर्त" है। द्वारा validators को पुनरावर्ती रूप से शर्त लगाने दें कि उनका मानना है कि कौन सा ब्लॉक होगा

अन्य दांवों के आधार पर blockchain में प्रतिबद्ध हो जाएं जैसा कि उन्होंने अब तक देखा है, अंतत: यौवन को प्राप्त किया जा सकता है। जोड़ना। यह कैस्पर टीम के अनुसंधान का एक सक्रिय क्षेत्र है। द चुनौती एक सट्टेबाजी तंत्र के निर्माण में है जो हो सकता है यह एक विकासात्मक रूप से स्थिर रणनीति साबित हुई। का मुख्य लाभ टेंडरमिंट की तुलना में कैस्पर “उपलब्धता” की पेशकश कर सकता है अधिक स्थिरता" - सर्वसम्मति के लिए >⅔ कोरम की आवश्यकता नहीं होती है मतदान की शक्ति - शायद प्रतिबद्ध गति की कीमत पर या कार्यान्वयन जटिलता. इंटरलेजर प्रोटोकॉल [14] पूरी तरह से एक स्केलेबिलिटी समाधान नहीं है। यह विभिन्न बहीखातों के बीच एक तदर्थ अंतरसंचालन प्रदान करता है शिथिल युग्मित द्विपक्षीय संबंध नेटवर्क के माध्यम से सिस्टम। लाइटनिंग नेटवर्क की तरह, ILP का उद्देश्य सुविधा प्रदान करना है भुगतान, लेकिन यह विशेष रूप से अलग-अलग भुगतानों पर केंद्रित है बही-खाता प्रकार, और परमाणु लेनदेन तंत्र का विस्तार करता है इसमें न केवल hash-लॉक शामिल हैं, बल्कि नोटरी का कोरम भी शामिल है (जिसे कहा जाता है) परमाणु परिवहन प्रोटोकॉल)। के लिए बाद वाला तंत्र अंतर-खाता लेनदेन में परमाणुता लागू करना समान है टेंडरमिंट का लाइट-क्लाइंट एसपीवी तंत्र, तो इसका एक उदाहरण ILP और Cosmos/IBC के बीच अंतर आवश्यक है, और नीचे प्रदान किया गया। 1. ILP में किसी कनेक्टर की नोटरी सदस्यता का समर्थन नहीं करती है परिवर्तन, और बीच में ज़ेक्सिबल वेटिंग की अनुमति न दें नोटरी. दूसरी ओर, IBC को विशेष रूप से डिज़ाइन किया गया है blockchains, जहां validators का वजन अलग-अलग हो सकता है, और जहां सदस्यता समय के साथ बदल सकती है blockchain. 2. लाइटनिंग नेटवर्क की तरह, ILP में भुगतान प्राप्तकर्ता प्रेषक को पुष्टिकरण वापस भेजने के लिए ऑनलाइन होना आवश्यक है। में एकtoken IBC पर स्थानांतरण, रिसीवर का validator-सेट पुष्टि प्रदान करने के लिए blockchain जिम्मेदार है, नहीं उपयोगकर्ता प्राप्त करना. 3. सबसे बड़ा अंतर यह है कि ILP के कनेक्टर नहीं हैं भुगतान के बारे में जिम्मेदार या आधिकारिक स्थिति बनाए रखना, जबकि Cosmos में, हब के validator का अधिकार है IBC token स्थानान्तरण की स्थिति के साथ-साथ अधिकार भी प्रत्येक क्षेत्र द्वारा रखी गई token की मात्रा (लेकिन इसकी मात्रा नहीं)। एक क्षेत्र के भीतर प्रत्येक खाते के पास tokens हैं)। ये है मौलिक नवाचार जो सुरक्षित असममितता की अनुमति देता है token का एक जोन से दूसरे जोन में स्थानांतरण; ILP के अनुरूप Cosmos में कनेक्टर स्थायी और अधिकतम सुरक्षित है blockchain लेजर, Cosmos हब। 4. आईएलपी में अंतर-खाता भुगतान को एक द्वारा समर्थित होने की आवश्यकता है एक्सचेंज ऑर्डरबुक, क्योंकि इसमें कोई असममित स्थानांतरण नहीं है एक खाते से दूसरे खाते में सिक्के, केवल मूल्य का हस्तांतरण या बाज़ार समकक्ष. साइडचेन [15] Bitcoin को स्केल करने के लिए एक प्रस्तावित तंत्र है वैकल्पिक blockchains के माध्यम से नेटवर्क जो "दो-तरफा जुड़ा हुआ" है Bitcoin blockchain. (दोतरफा पेगिंग इसके बराबर है पाटना। Cosmos में हम मार्केटपेगिंग से अलग करने के लिए "ब्रिजिंग" कहते हैं)। साइडचेन बिटकॉइन को प्रभावी ढंग से आगे बढ़ने की अनुमति देते हैं Bitcoin blockchain साइडचेन और पीछे, और अनुमति दें साइडचेन पर नई सुविधाओं में प्रयोग। जैसे कि Cosmos हब, साइडचेन और Bitcoin लाइट-क्लाइंट के रूप में कार्य करते हैं सिक्के कब होने चाहिए, यह निर्धारित करने के लिए एसपीवी प्रमाणों का उपयोग करके एक-दूसरे का उपयोग करें साइडचेन और पीछे स्थानांतरित किया गया। बेशक, Bitcoin से proof-of-work का उपयोग करता है, Bitcoin के आसपास केंद्रित साइडचेन पीड़ित होते हैं proof-of-work की कई समस्याओं और जोखिमों से सर्वसम्मति तंत्र. इसके अलावा, यह एक Bitcoin-मैक्सिमलिस्ट है वह समाधान जो मूल रूप से विभिन्न प्रकार के tokens का समर्थन नहीं करता है

इंटर-ज़ोन नेटवर्क टोपोलॉजी जैसा कि Cosmos करता है। उसने कहा, मूल दो-तरफ़ा खूंटी का तंत्र सैद्धांतिक रूप से उसके समान ही है Cosmos नेटवर्क द्वारा नियोजित। Ethereum वर्तमान में कई अलग-अलग रणनीतियों पर शोध कर रहा है Ethereum blockchain की स्थिति को ठीक करने के लिए स्केलेबिलिटी की जरूरतें। इन प्रयासों का लक्ष्य बनाए रखना है वर्तमान Ethereum वर्चुअल मशीन द्वारा प्रस्तुत अमूर्त परत साझा राज्य स्थान के पार। कई शोध प्रयास हैं इस समय चल रहा है. [18][22] Cosmos और Ethereum 2.0 माउव [22] के डिज़ाइन लक्ष्य अलग-अलग हैं। Cosmos विशेष रूप से tokens के बारे में है। माउव स्केलिंग के बारे में है सामान्य गणना. Cosmos EVM से बाध्य नहीं है, इसलिए अलग-अलग VM भी ऐसा कर सकते हैं अंतरसंचालन Cosmos ज़ोन निर्माता को यह निर्धारित करने देता है कि कौन इसे मान्य करता है क्षेत्र. कोई भी Cosmos में एक नया क्षेत्र शुरू कर सकता है (जब तक कि शासन न हो)। अन्यथा निर्णय लेता है)। हब ज़ोन विफलताओं को अलग करता है इसलिए वैश्विक token अपरिवर्तनीय हैं संरक्षित. लाइटनिंग नेटवर्क एक प्रस्तावित token ट्रांसफर नेटवर्क है Bitcoin blockchain (और अन्य सार्वजनिक) के ऊपर एक परत पर काम कर रहा है blockchains), परिमाण के कई क्रमों में सुधार को सक्षम बनाता है अधिकांश लेन-देन को स्थानांतरित करके लेन-देन थ्रूपुट में सर्वसम्मति बही के बाहर तथाकथित "भुगतान चैनल" में।यह ऑन-चेन क्रिप्टोकरेंसी स्क्रिप्ट द्वारा संभव बनाया गया है, जो पार्टियों को द्विपक्षीय स्टेटफुल अनुबंधों में प्रवेश करने में सक्षम करें जहां डिजिटल हस्ताक्षर और अनुबंध साझा करके राज्य को अद्यतन किया जा सकता है blockchain पर साक्ष्य प्रकाशित करके इसे बंद किया जा सकता है तंत्र को सबसे पहले क्रॉस-चेन परमाणु स्वैप द्वारा लोकप्रिय बनाया गया। द्वारा कई पार्टियों, प्रतिभागियों के साथ भुगतान चैनल खोलना लाइटनिंग नेटवर्क रूटिंग के लिए केंद्र बिंदु बन सकता है दूसरों के भुगतान, एक पूरी तरह से जुड़े भुगतान चैनल की ओर ले जाते हैं नेटवर्क, भुगतान चैनलों पर बंधी पूंजी की कीमत पर। जबकि लाइटनिंग नेटवर्क भी आसानी से फैल सकता है मूल्य के हस्तांतरण की अनुमति देने के लिए एकाधिक स्वतंत्र blockchains विनिमय बाज़ार के माध्यम से, इसका उपयोग असममित रूप से नहीं किया जा सकता है token को एक blockchain से दूसरे में स्थानांतरित करें। मुख्य लाभ यहां वर्णित Cosmos नेटवर्क का उद्देश्य ऐसे प्रत्यक्ष को सक्षम करना है token स्थानान्तरण. जैसा कि कहा गया है, हम भुगतान चैनलों और की अपेक्षा करते हैं लाइटनिंग नेटवर्क को हमारे साथ व्यापक रूप से अपनाया जाएगा लागत-बचत और गोपनीयता कारणों से token स्थानांतरण तंत्र। पृथक गवाह एक Bitcoin सुधार प्रस्ताव लिंक है इसका लक्ष्य प्रति-ब्लॉक लेनदेन थ्रूपुट को 2X या 3X तक बढ़ाना है, साथ ही नए नोड्स के लिए ब्लॉक सिंकिंग को तेज़ बनाता है। इस समाधान की खूबी इसमें है कि यह कैसे काम करता है Bitcoin के वर्तमान प्रोटोकॉल की सीमाएं और सॉफ्ट-फोर्क की अनुमति देती हैं अपग्रेड करें (अर्थात् सॉफ़्टवेयर के पुराने संस्करण वाले क्लाइंट अपग्रेड के बाद भी काम करना जारी रखें)। टेंडरमिंट, एक नया होने के नाते प्रोटोकॉल में कोई डिज़ाइन प्रतिबंध नहीं है, इसलिए इसकी एक अलग स्केलिंग है प्राथमिकताएँ। मुख्य रूप से, टेंडरमिंट BFT राउंड-रॉबिन एल्गोरिदम का उपयोग करता है खनन के बजाय क्रिप्टोग्राफ़िक हस्ताक्षरों पर आधारित, जो तुच्छ रूप से एकाधिक समानांतर के माध्यम से क्षैतिज स्केलिंग की अनुमति देता है blockchains, जबकि नियमित, अधिक बार ब्लॉक कमिट की अनुमति देता है ऊर्ध्वाधर स्केलिंग भी।

الحكم والاقتصاد

في حين أن Cosmos Hub عبارة عن دفتر أستاذ موزع متعدد الأصول، إلا أنه يوجد أصل خاص token يسمى الذرة. الذرات هي staking الوحيدة token للمركز Cosmos. الذرات هي رخصة لحاملها التصويت أو التحقق من الصحة أو التفويض إلى validators أخرى. مثل Ethereum الأثير، يمكن أيضًا استخدام الذرات لدفع رسوم المعاملات تخفيف البريد العشوائي. ذرات إنزاتيوناري إضافية ومعاملة كتلة تتم مكافأة الرسوم إلى validator والمفوضين الذين يفوضون ذلك validators. ويمكن استخدام معاملة BurnAtomTx لاسترداد أي منها مبلغ متناسب من tokens من المجمع الاحتياطي. التوزيع الأولي للذرة tokens و validators في سفر التكوين سيذهب إلى الجهات المانحة لجمع التبرعات Cosmos (75%)، الجهات المانحة الرئيسية (5%)، Cosmos مؤسسة الشبكة (10%)، وALL IN BITS, Inc (10%). ومن لحظة التكوين فصاعدًا، سوف يصبح ثلث إجمالي كمية الذرات سيتم مكافأتك للمستعبدين validator والمفوضين كل عام. راجع خطة Cosmos للحصول على تفاصيل إضافية. على عكس Bitcoin أو غيره من proof-of-work blockchains، فإن Tendermint blockchain يصبح أبطأ مع المزيد من validators بسبب الزيادة تعقيد الاتصالات. ولحسن الحظ، يمكننا دعم ما يكفي validators لإنشاء blockchain قوي وموزع عالميًا مع أوقات تأكيد المعاملات السريعة جدًا، وعرض النطاق الترددي،

التخزين، وزيادة سعة الحوسبة الموازية، سنكون قادرين لدعم المزيد من validators في المستقبل. في يوم التكوين، سيتم تعيين الحد الأقصى لعدد validators إلى 100، وسيزداد هذا العدد بمعدل 13% لمدة 10 سنوات، و استقر عند 300 validators. يمكن لحاملي الذرة الذين ليسوا بالفعل أن يصبحوا validators بحلول التوقيع على معاملة BondTx وإرسالها. كمية الذرات المقدمة كضمان يجب أن تكون غير صفرية. يمكن لأي شخص أن يصبح validator في أي وقت، إلا عندما يكون حجم التيار مجموعة validator أكبر من الحد الأقصى لعدد validators مسموح به. في هذه الحالة، تكون المعاملة صالحة فقط إذا كان المبلغ الذرات أكبر من كمية الذرات الفعالة التي يحتفظ بها الأصغر validator، حيث تشمل الذرات الفعالة الذرات المفوضة. عندما يحل validator الجديد محل validator الحالي بهذه الطريقة، validator الموجود يصبح غير نشط وجميع الذرات و تدخل الذرات المفوضة إلى حالة فك الارتباط. يجب أن يتم فرض بعض العقوبات على validators لأي منها الانحراف المقصود أو غير المقصود عن العقوبة البروتوكول. يتم قبول بعض الأدلة على الفور، مثل أ علامة مزدوجة على نفس الارتفاع والدائرية، أو انتهاكا السنة 0: 100 السنة الأولى: 113 السنة الثانية: 127 السنة 3: 144 السنة الرابعة: 163 السنة 5: 184 السنة 6: 208 السنة 7: 235 السنة 8: 265 السنة 9: 300 السنة 10: 300 ...