クリプトノート v2.0

여기에 제시된 논문은 Nicolas van Saberhagen의 CryptoNote v2.0 백서(2013)로, Monero가 구축된 암호학적 기반을 설명합니다. 이는 Monero 전용 백서가 아니며, Monero는 2014년 CryptoNote 참조 구현체(Bytecoin)의 포크로 출시되어 이후 원본 프로토콜을 훨씬 넘어 진화했습니다.

소개

“Bitcoin” [1]은 p2p 전자 화폐 개념을 성공적으로 구현했습니다. 둘 다 전문가와 일반 대중은 다음과 같은 편리한 조합을 높이 평가하게 되었습니다. 공개 거래 및 proof-of-work을 신뢰 모델로 사용합니다. 오늘날 전자화폐 사용자층은 꾸준한 속도로 성장하고 있습니다. 고객은 낮은 수수료와 익명성 제공에 매력을 느낍니다. 전자 현금과 상인은 예측되고 분산된 배출을 중요하게 생각합니다. Bitcoin은(는) 전자화폐가 종이화폐만큼 간단하고 편리할 수 있다는 사실을 효과적으로 입증했습니다. 신용 카드. 불행하게도 Bitcoin에는 몇 가지 결함이 있습니다. 예를 들어, 시스템의 분산 성격은 유연성이 없기 때문에 거의 모든 네트워크 사용자가 클라이언트를 업데이트할 때까지 새로운 기능을 구현하지 못합니다. 빠르게 고칠 수 없는 몇 가지 중요한 결함으로 인해 Bitcoin의 광범위한 전파. 이러한 유연하지 못한 모델에서는 새 프로젝트를 출시하는 것이 더 효율적입니다. 원래 프로젝트를 영구적으로 수정하는 대신 본 논문에서는 Bitcoin의 주요 결함에 대한 해결책을 연구하고 제안합니다. 우리는 믿는다 우리가 제안하는 솔루션을 고려한 시스템이 건전한 경쟁으로 이어질 것이라고 믿습니다. 다양한 전자 현금 시스템 중에서. 우리만의 전자화폐 '크립토노트'도 제안합니다. 전자 현금의 차세대 혁신을 강조하는 이름입니다.

導入

「Bitcoin」 [1] は、p2p 電子キャッシュの概念の実装に成功しました。両方 専門家も一般の人々も、これらの便利な組み合わせを高く評価するようになりました。 パブリック トランザクションと信頼モデルとしての proof-of-work。現在、電子マネーのユーザーベースは 着実なペースで成長しています。顧客は低料金と匿名性の提供に魅力を感じています 電子現金によるものであり、加盟店は予測された分散型排出量を重視しています。 Bitcoin は 電子マネーは紙幣と同じくらい簡単で、紙幣と同じくらい便利であることが効果的に証明されました。 クレジットカード。 残念ながら、Bitcoin にはいくつかの欠陥があります。たとえば、システムの分散型 性質は柔軟性が高く、ほぼすべてのネットワーク ユーザーがクライアントを更新するまで新しい機能を実装できません。修正できないいくつかの重大な欠陥は、Bitcoin の攻撃を迅速に阻止します。 広範な伝播。このような柔軟性のないモデルでは、新しいプロジェクトを展開する方が効率的です。 元のプロジェクトを永続的に修正するのではなく、 この文書では、Bitcoin の主な欠陥に対する解決策を研究し、提案します。私たちは信じています 私たちが提案するソリューションを考慮したシステムが健全な競争につながることを保証します さまざまな電子マネー システム間で。独自の電子マネー「CryptoNote」も提案しています。 電子マネーの次の進歩を強調する名前です。

Bitcoin 단점 및 가능한 솔루션

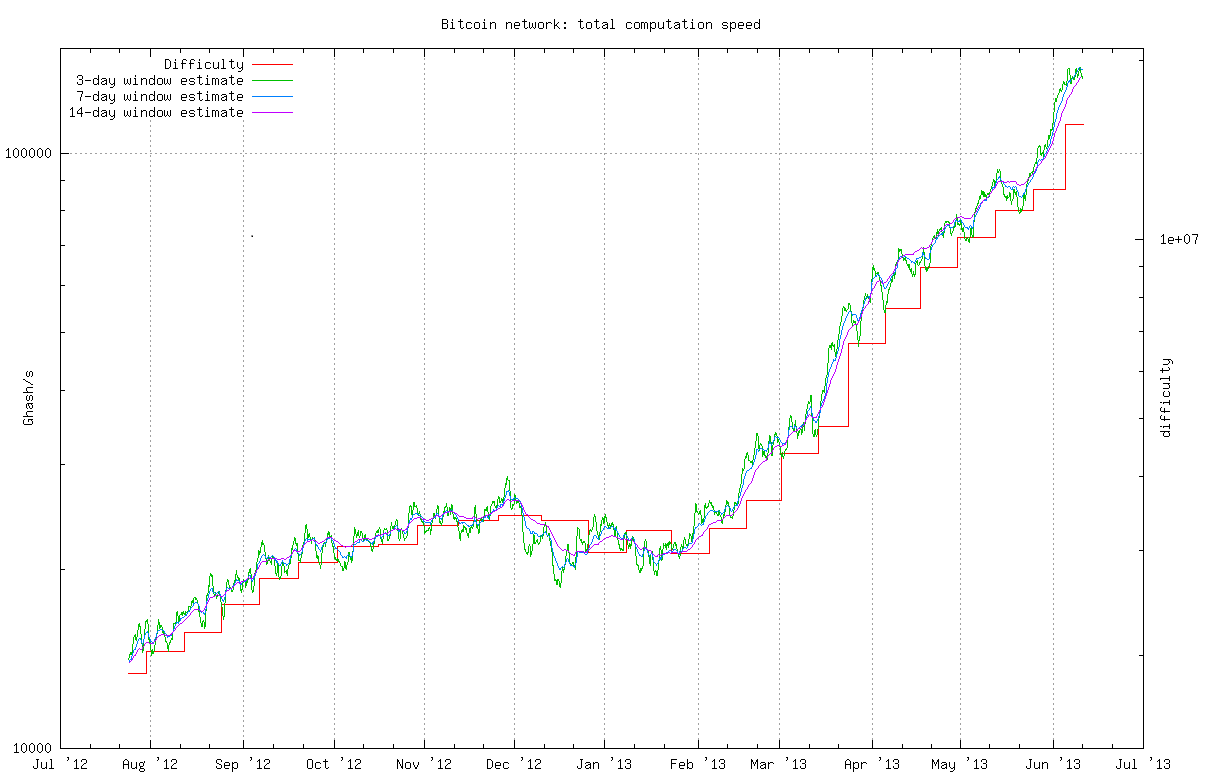

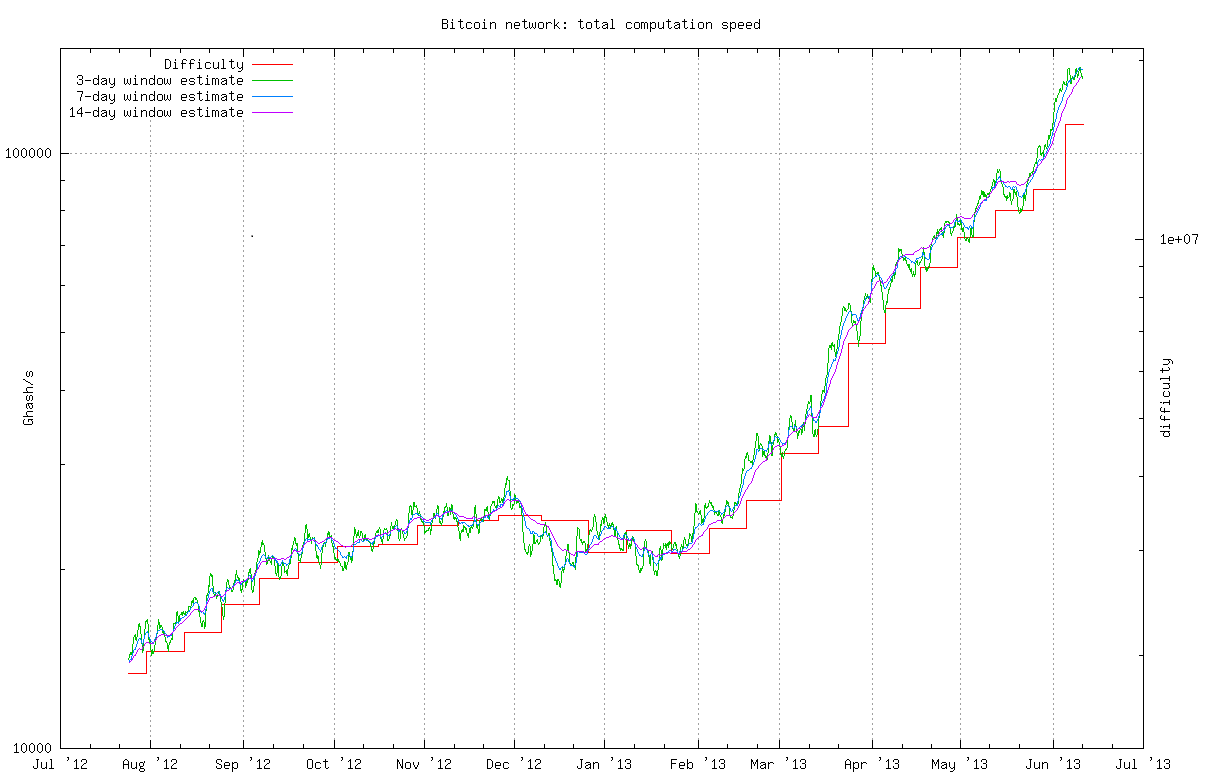

2 Bitcoin 단점 및 몇 가지 가능한 해결 방법 2.1 거래 추적성 개인 정보 보호와 익명성은 전자 현금의 가장 중요한 측면입니다. P2P 결제 제3자의 시선에서 숨기려고 하는 것은 전통적인 방식과 비교할 때 뚜렷한 차이가 있습니다. 은행. 특히 T. Okamoto와 K. Ohta는 이상적인 전자화폐의 6가지 기준을 설명했는데, 여기에는 "개인정보 보호: 사용자와 구매 간의 관계는 추적할 수 없어야 합니다"가 포함되어 있습니다. 누구라도” [30]. 해당 설명에서 우리는 완전히 익명인 두 가지 속성을 도출했습니다. 전자 현금 모델은 Okamoto가 명시한 요구 사항을 준수하기 위해 충족해야 합니다. 그리고 오타: 추적 불가능성: 각 수신 트랜잭션에 대해 가능한 모든 발신자가 동등할 가능성이 있습니다. 연결 해제성: 두 개의 나가는 트랜잭션에 대해 해당 트랜잭션이 다음으로 전송되었음을 증명하는 것은 불가능합니다. 같은 사람. 안타깝게도 Bitcoin은 추적 불가능 요구 사항을 충족하지 않습니다. 네트워크 참여자 간에 발생하는 모든 거래는 공개되므로 모든 거래는 공개될 수 있습니다. 1 크립토노트 v 2.0 니콜라스 반 세이버하겐 2013년 10월 17일 1 소개 “Bitcoin” [1]은 p2p 전자 화폐 개념을 성공적으로 구현했습니다. 둘 다 전문가와 일반 대중은 다음과 같은 편리한 조합을 높이 평가하게 되었습니다. 공개 거래 및 proof-of-work을 신뢰 모델로 사용합니다. 오늘날 전자화폐 사용자층은 꾸준한 속도로 성장하고 있습니다. 고객은 낮은 수수료와 익명성 제공에 매력을 느낍니다. 전자 현금과 상인은 예측되고 분산된 배출을 중요하게 생각합니다. Bitcoin은(는) 전자화폐가 종이화폐만큼 간단하고 편리할 수 있다는 사실을 효과적으로 입증했습니다. 신용 카드. 불행하게도 Bitcoin에는 몇 가지 결함이 있습니다. 예를 들어, 시스템의 분산 성격은 유연성이 없기 때문에 거의 모든 네트워크 사용자가 클라이언트를 업데이트할 때까지 새로운 기능을 구현하지 못합니다. 빠르게 고칠 수 없는 몇 가지 심각한 결함으로 인해 Bitcoin의 광범위한 전파. 이러한 유연하지 못한 모델에서는 새 프로젝트를 출시하는 것이 더 효율적입니다. 원래 프로젝트를 영구적으로 수정하는 대신 본 논문에서는 Bitcoin의 주요 결함에 대한 해결 방법을 연구하고 제안합니다. 우리는 믿는다 우리가 제안하는 솔루션을 고려한 시스템이 건전한 경쟁으로 이어질 것이라고 믿습니다. 다양한 전자 현금 시스템 중에서. 우리만의 전자화폐 '크립토노트'도 제안합니다. 전자 현금의 차세대 혁신을 강조하는 이름입니다. 2 Bitcoin 단점 및 몇 가지 가능한 해결 방법 2.1 거래 추적성 개인 정보 보호와 익명성은 전자 현금의 가장 중요한 측면입니다. P2P 결제 제3자의 시선에서 숨기려고 하는 것은 전통적인 방식과 비교할 때 뚜렷한 차이가 있습니다. 은행. 특히 T. Okamoto와 K. Ohta는 이상적인 전자화폐의 6가지 기준을 설명했는데, 여기에는 "개인정보 보호: 사용자와 구매 간의 관계는 추적할 수 없어야 합니다"가 포함되어 있습니다. 누구든지” [30]. 해당 설명에서 우리는 완전히 익명인 두 가지 속성을 도출했습니다. 전자 현금 모델은 Okamoto가 명시한 요구 사항을 준수하기 위해 충족해야 합니다. 그리고 오타: 추적 불가능성: 각 수신 트랜잭션에 대해 가능한 모든 발신자가 동등할 가능성이 있습니다. 연결 해제성: 두 개의 나가는 트랜잭션에 대해 해당 트랜잭션이 다음으로 전송되었음을 증명하는 것은 불가능합니다. 같은 사람. 안타깝게도 Bitcoin은 추적 불가능 요구 사항을 충족하지 않습니다. 네트워크 참여자 간에 발생하는 모든 거래는 공개되므로 모든 거래는 공개될 수 있습니다. 1 3 Bitcoin "추적 불가능"이 확실히 실패했습니다. 내가 당신에게 BTC를 보낼 때, 그것이 전송되는 지갑 blockchain에 취소할 수 없는 스탬프가 찍혀 있습니다. 그 자금을 누가 보냈는지에 대해서는 의문의 여지가 없습니다. 왜냐하면 개인 키를 아는 사람만이 이를 보낼 수 있기 때문입니다.고유한 출처와 최종 수신자를 명확하게 추적합니다. 두 참가자가 서로 교환하더라도 간접적인 방법으로 자금을 조달할 때 적절하게 설계된 경로 탐색 방법을 통해 출처와 출처를 밝힐 수 있습니다. 최종 수신자. 또한 Bitcoin이 두 번째 속성을 충족하지 않는 것으로 의심됩니다. 일부 연구자 ([33, 35, 29, 31]) 주의 깊은 blockchain 분석을 통해 다음과 같은 연관성이 드러날 수 있다고 말했습니다. Bitcoin 네트워크 사용자 및 해당 거래. 여러 가지 방법이 있지만 [25]에서 숨겨진 개인 정보가 많이 추출될 수 있다고 의심됩니다. 공개 데이터베이스. Bitcoin은 위에 설명된 두 가지 속성을 충족하지 못하므로 다음과 같은 결론을 내릴 수 있습니다. 익명이 아닌 유사 익명 전자 현금 시스템입니다. 사용자의 개발 속도가 빨랐습니다. 이러한 단점을 해결하기 위한 솔루션입니다. 두 가지 직접적인 솔루션은 "세탁 서비스" [2]와 분산 방법의 개발 [3, 4]. 두 솔루션 모두 혼합이라는 아이디어를 기반으로 합니다. 여러 공개 거래를 중개 주소를 통해 전송합니다. 차례로 신뢰할 수 있는 제3자가 필요하다는 단점이 있습니다. 최근에는 I. Miers et al.에 의해 보다 창의적인 계획이 제안되었습니다. [28]: "제로코인". 제로코인 사용자가 다음을 수행할 수 있도록 하는 암호화 단방향 누산기와 영지식 증명을 활용합니다. 비트코인을 제로코인으로 "전환"하고 대신 익명의 소유권 증명을 사용하여 사용합니다. 명시적인 공개 키 기반 디지털 서명. 그러나 그러한 지식 증명에는 상수가 있습니다. 하지만 불편한 크기 - 약 30kb(오늘의 Bitcoin 제한 기준)로 인해 제안이 이루어집니다. 비실용적이다. 저자들은 이 프로토콜이 대다수의 사람들에 의해 받아들여질 가능성이 낮다는 점을 인정합니다. Bitcoin 사용자 [5]. 2.2 proof-of-work 함수 Bitcoin 제작자 Satoshi Nakamoto는 다수결 의사 결정 알고리즘을 "oneCPU-one-vote"로 설명하고 proof-of-work에 CPU 제한 가격 책정 기능(이중 SHA-256)을 사용했습니다. 계획. 사용자는 단일 거래 내역 주문 [1]에 투표하므로 합리성과 이 프로세스의 일관성은 전체 시스템에 중요한 조건입니다. 이 모델의 보안에는 두 가지 단점이 있습니다. 첫째, 네트워크의 51%가 필요합니다. 채굴 능력은 정직한 사용자의 통제하에 있습니다. 둘째, 시스템의 진행(버그 수정, 보안 수정 등)을 위해서는 대다수의 사용자가 이를 지지하고 동의해야 합니다. 변경 사항(사용자가 지갑 소프트웨어를 업데이트할 때 발생) [6].마지막으로 동일한 투표 메커니즘은 [7] 일부 기능 구현에 대한 집단 여론 조사에도 사용됩니다. 이를 통해 우리는 proof-of-work에 의해 충족되어야 하는 속성을 추측할 수 있습니다. 가격 책정 기능. 그러한 기능은 네트워크 참가자가 중요한 정보를 가질 수 있도록 해서는 안 됩니다. 다른 참가자에 비해 이점이 있습니다. 일반 하드웨어와 높은 하드웨어 간의 패리티가 필요합니다. 맞춤형 장치 비용. 최근 예제 [8]에서 SHA-256 함수가 사용된 것을 볼 수 있습니다. Bitcoin 아키텍처에서는 마이닝이 더욱 효율적으로 진행됨에 따라 이 속성을 보유하지 않습니다. GPU 및 ASIC 장치를 고급 CPU와 비교합니다. 따라서 Bitcoin은 투표권 간의 큰 격차에 유리한 조건을 만듭니다. GPU 및 ASIC 소유자가 소유하고 있기 때문에 "1-CPU-1-투표" 원칙을 위반하므로 참가자 CPU 소유자와 비교할 때 훨씬 더 큰 투표권. 의 고전적인 예이다. 파레토 원칙은 시스템 참가자의 20%가 투표의 80% 이상을 통제한다는 것입니다. 그러한 불평등은 네트워크 보안과 관련이 없다고 주장할 수도 있습니다. 다수의 투표를 통제하는 소수의 참가자이지만 이들의 정직성은 중요한 참가자. 그러나 그러한 주장은 다소 결함이 있다. 참여자의 정직성보다는 값싼 전문 하드웨어가 등장할 가능성 위협을 가합니다. 이를 설명하기 위해 다음 예를 들어보겠습니다. 악의적인 가정을 해보자 개인은 값싼 채굴을 통해 자신의 광산 농장을 건설함으로써 상당한 채굴력을 얻습니다. 2 고유한 출처와 최종 수신자를 명확하게 추적합니다. 두 참가자가 서로 교환하더라도 간접적인 방법으로 자금을 조달할 때 적절하게 설계된 경로 탐색 방법을 통해 출처와 출처를 밝힐 수 있습니다. 최종 수신자. 또한 Bitcoin이 두 번째 속성을 충족하지 않는 것으로 의심됩니다. 일부 연구자 ([33, 35, 29, 31]) 주의 깊은 blockchain 분석을 통해 Bitcoin 네트워크 사용자 및 거래. 여러 가지 방법이 있지만 디[25]이 발행된 경우, 숨겨진 개인정보가 다수 추출될 수 있다고 의심됩니다. 공개 데이터베이스. Bitcoin은 위에 설명된 두 가지 속성을 충족하지 못하므로 다음과 같은 결론을 내릴 수 있습니다. 익명이 아닌 유사 익명 전자 현금 시스템입니다. 사용자의 개발 속도가 빨랐습니다. 이러한 단점을 해결하기 위한 솔루션입니다. 두 가지 직접적인 솔루션은 "세탁 서비스" [2]와 분산 방법의 개발 [3, 4]. 두 솔루션 모두 혼합이라는 아이디어를 기반으로 합니다. 여러 공개 거래를 중개 주소를 통해 전송합니다. 차례로 신뢰할 수 있는 제3자가 필요하다는 단점이 있습니다. 최근에는 I. Miers et al.에 의해 보다 창의적인 계획이 제안되었습니다. [28]: "제로코인". 제로코인 사용자가 다음을 수행할 수 있도록 하는 암호화 단방향 누산기와 영지식 증명을 활용합니다. 비트코인을 제로코인으로 "전환"하고 대신 익명의 소유권 증명을 사용하여 사용합니다. 명시적인 공개 키 기반 디지털 서명. 그러나 그러한 지식 증명에는 상수가 있습니다. 하지만 불편한 크기 - 약 30kb(현재의 Bitcoin 제한 기준)로 제안이 이루어집니다. 비실용적이다. 저자들은 이 프로토콜이 대다수의 사람들에 의해 받아들여질 가능성이 낮다는 점을 인정합니다. Bitcoin 사용자 [5]. 2.2 proof-of-work 함수 Bitcoin 제작자 Satoshi Nakamoto는 다수결 의사 결정 알고리즘을 "oneCPU-one-vote"로 설명하고 proof-of-work에 CPU 제한 가격 책정 기능(이중 SHA-256)을 사용했습니다. 계획. 사용자는 단일 거래 내역 주문 [1]에 투표하므로 합리성과 이 프로세스의 일관성은 전체 시스템에 중요한 조건입니다. 이 모델의 보안에는 두 가지 단점이 있습니다. 첫째, 네트워크의 51%가 필요합니다. 채굴 능력은 정직한 사용자의 통제하에 있습니다. 둘째, 시스템의 진행(버그 수정, 보안 수정 등)을 위해서는 대다수의 사용자가 이를 지지하고 동의해야 합니다. 변경 사항(사용자가 지갑 소프트웨어를 업데이트할 때 발생) [6].마지막으로 동일한 투표 메커니즘은 [7] 일부 기능 구현에 대한 집단 여론 조사에도 사용됩니다. 이를 통해 우리는 proof-of-work에 의해 충족되어야 하는 속성을 추측할 수 있습니다. 가격 책정 기능. 그러한 기능은 네트워크 참가자가 중요한 정보를 가질 수 있도록 해서는 안 됩니다. 다른 참가자에 비해 이점이 있습니다. 일반 하드웨어와 높은 하드웨어 간의 패리티가 필요합니다. 맞춤형 장치 비용. 최근 예제 [8]에서 SHA-256 함수가 사용된 것을 볼 수 있습니다. Bitcoin 아키텍처에서는 마이닝이 더욱 효율적으로 진행됨에 따라 이 속성을 보유하지 않습니다. GPU 및 ASIC 장치를 고급 CPU와 비교합니다. 따라서 Bitcoin은 투표권 간의 큰 격차에 유리한 조건을 만듭니다. GPU 및 ASIC 소유자가 소유하고 있기 때문에 "1-CPU-1-투표" 원칙을 위반하므로 참가자 CPU 소유자와 비교할 때 훨씬 더 큰 투표권. 의 고전적인 예이다. 파레토 원칙은 시스템 참가자의 20%가 투표의 80% 이상을 통제한다는 것입니다. 그러한 불평등은 네트워크 보안과 관련이 없다고 주장할 수도 있습니다. 다수의 투표를 통제하는 소수의 참가자이지만 이들의 정직성은 중요한 참가자. 그러나 그러한 주장은 다소 결함이 있다. 참여자의 정직성보다는 값싼 전문 하드웨어가 등장할 가능성 위협을 가합니다. 이를 설명하기 위해 다음 예를 들어보겠습니다. 악의적인 가정을 해보자 개인은 값싼 채굴을 통해 자신의 광산 농장을 건설함으로써 상당한 채굴력을 얻습니다. 2 4 아마도 모든 사용자가 항상 새 주소를 생성하여 자신의 익명성을 확보하는 데 도움이 된다면 받은 모든 지불에 대해(터무니없지만 기술적으로는 "올바른" 방법임) 그리고 모든 사용자가 절대 자금을 보내지 말라고 주장하여 다른 모든 사람의 익명성을 도왔다면 동일한 BTC 주소로 두 번 전송하면 Bitcoin은 여전히 상황에 따라만 통과합니다. 연결 불가 테스트. 왜? 소비자 데이터는 항상 사람들에 대한 놀라운 양을 파악하는 데 사용될 수 있습니다. 예를 들어 http://www.applieddatalabs.com/content/target-knows-it-shows을 참조하세요. 이제 20년 후의 미래를 상상해 보세요. 또한 Target이 몰랐을 수도 있다고 상상해 보세요. Target에서의 구매 습관에 대해 이야기했지만 그들은 모든 항목에 대해 blockchain을 채굴하고 있었습니다. 과거의 코인베이스 지갑으로 개인 구매 12년. 그들은 "야 친구 오늘 밤에 기침약 좀 사가는 게 좋을 것 같은데, 그러지 않을 거야"라고 말할 거예요. 내일은 괜찮아." 다자간 정렬이 올바르게 활용되는 경우에는 그렇지 않을 수 있습니다. 예를 들어 다음을 참조하세요.블로그 게시물: http://blog.ezyang.com/2012/07/secure-multiparty-bitcoin-anonymization/ 나는 그것에 대한 수학을 완전히 확신하지는 못하지만... 한 번에 한 논문씩, 맞죠? 인용이 필요합니다. Zerocoin 프로토콜(독립형)은 부족할 수 있지만 Zerocash는 프로토콜은 1kb 크기의 트랜잭션을 구현한 것 같습니다. 해당 프로젝트는 다음에서 지원됩니다. 물론 미국과 이스라엘 군대도 마찬가지입니다. 그래서 그 견고함을 누가 알겠습니까? 다른 한편으로는 한편, 군대만큼 감독 없이 자금을 지출할 수 있기를 원하는 사람은 없습니다. http://zerocash-project.org/ 잘 모르겠습니다... 예를 들어 http://fc14.ifca.ai/bitcoin/papers/bitcoin14_submission_12.pdf을 참조하세요. 암호화폐 노트에서 암호화폐 개발자 Maurice Planck(가명으로 추정) 인용 포럼: "제로코인, 제로캐시. 이것은 가장 진보된 기술이라는 것을 인정해야 합니다. 응, 견적이야 위의 내용은 이전 버전의 프로토콜을 분석한 것입니다. 내가 아는 바로는 그렇지 않다. 288이지만 384바이트이지만 어쨌든 이것은 좋은 소식입니다. 그들은 SNARK라는 새로운 기술을 사용했는데, 여기에는 몇 가지 단점이 있습니다. 예를 들어, 서명을 생성하는 데 필요한 공개 매개변수의 대규모 초기 데이터베이스(1GB 이상) 트랜잭션을 생성하는 데 상당한 시간이 소요됩니다(1분 이상). 마지막으로 그들은 제가 논쟁의 여지가 있는 아이디어라고 언급한 젊은 암호화폐: https://forum.cryptonote.org/viewtopic.php?f= " - Maurice P. 목요일 2014년 4월 3일 오후 7:56 CPU에서 수행되는 기능으로 GPU, FPGA, ASIC에는 적합하지 않은 기능 계산. proof-of-work에 사용된 "퍼즐"은 가격 책정 함수, 비용 함수 또는 퍼즐 기능.

고유한 출처와 최종 수신자를 명확하게 추적합니다. 두 참가자가 서로 교환하더라도 간접적인 방법으로 자금을 조달할 때 적절하게 설계된 경로 탐색 방법을 통해 출처와 출처를 밝힐 수 있습니다. 최종 수신자. 또한 Bitcoin이 두 번째 속성을 충족하지 않는 것으로 의심됩니다. 일부 연구자 ([33, 35, 29, 31]) 주의 깊은 blockchain 분석을 통해 다음과 같은 연관성이 드러날 수 있다고 말했습니다. Bitcoin 네트워크 사용자 및 해당 거래. 여러 가지 방법이 있지만 [25]에서 숨겨진 개인 정보가 많이 추출될 수 있다고 의심됩니다. 공개 데이터베이스. Bitcoin은 위에 설명된 두 가지 속성을 충족하지 못하므로 다음과 같은 결론을 내릴 수 있습니다. 익명이 아닌 유사 익명 전자 현금 시스템입니다. 사용자의 개발 속도가 빨랐습니다. 이러한 단점을 해결하기 위한 솔루션입니다. 두 가지 직접적인 솔루션은 "세탁 서비스" [2]와 분산 방법의 개발 [3, 4]. 두 솔루션 모두 혼합이라는 아이디어를 기반으로 합니다. 여러 공개 거래를 중개 주소를 통해 전송합니다. 차례로 신뢰할 수 있는 제3자가 필요하다는 단점이 있습니다. 최근에는 I. Miers et al.에 의해 보다 창의적인 계획이 제안되었습니다. [28]: "제로코인". 제로코인 사용자가 다음을 수행할 수 있도록 하는 암호화 단방향 누산기와 영지식 증명을 활용합니다. 비트코인을 제로코인으로 "전환"하고 대신 익명의 소유권 증명을 사용하여 사용합니다. 명시적인 공개 키 기반 디지털 서명. 그러나 그러한 지식 증명에는 상수가 있습니다. 하지만 불편한 크기 - 약 30kb(오늘의 Bitcoin 제한 기준)로 인해 제안이 이루어집니다. 비실용적이다. 저자들은 이 프로토콜이 대다수의 사람들에 의해 받아들여질 가능성이 낮다는 점을 인정합니다. Bitcoin 사용자 [5]. 2.2 proof-of-work 함수 Bitcoin 제작자 Satoshi Nakamoto는 다수결 의사 결정 알고리즘을 "oneCPU-one-vote"로 설명하고 proof-of-work에 CPU 제한 가격 책정 기능(이중 SHA-256)을 사용했습니다. 계획. 사용자는 단일 거래 내역 주문 [1]에 투표하므로 합리성과 이 프로세스의 일관성은 전체 시스템에 중요한 조건입니다. 이 모델의 보안에는 두 가지 단점이 있습니다. 첫째, 네트워크의 51%가 필요합니다. 채굴 능력은 정직한 사용자의 통제하에 있습니다. 둘째, 시스템의 진행(버그 수정, 보안 수정 등)을 위해서는 대다수의 사용자가 이를 지지하고 동의해야 합니다. 변경 사항(사용자가 지갑 소프트웨어를 업데이트할 때 발생) [6].마지막으로 동일한 투표 메커니즘은 [7] 일부 기능 구현에 대한 집단 여론 조사에도 사용됩니다. 이를 통해 우리는 proof-of-work에 의해 충족되어야 하는 속성을 추측할 수 있습니다. 가격 책정 기능. 그러한 기능은 네트워크 참가자가 중요한 정보를 가질 수 있도록 해서는 안 됩니다. 다른 참가자에 비해 이점이 있습니다. 일반 하드웨어와 높은 하드웨어 간의 패리티가 필요합니다. 맞춤형 장치 비용. 최근 예제 [8]에서 SHA-256 함수가 사용된 것을 볼 수 있습니다. Bitcoin 아키텍처에서는 마이닝이 더욱 효율적으로 진행됨에 따라 이 속성을 보유하지 않습니다. GPU 및 ASIC 장치를 고급 CPU와 비교합니다. 따라서 Bitcoin은 투표권 간의 큰 격차에 유리한 조건을 만듭니다. GPU 및 ASIC 소유자가 소유하고 있기 때문에 "1-CPU-1-투표" 원칙을 위반하므로 참가자 CPU 소유자와 비교할 때 훨씬 더 큰 투표권. 의 고전적인 예이다. 파레토 원칙은 시스템 참가자의 20%가 투표의 80% 이상을 통제한다는 것입니다. 그러한 불평등은 네트워크 보안과 관련이 없다고 주장할 수도 있습니다. 다수의 투표를 통제하는 소수의 참가자이지만 이들의 정직성은 중요한 참가자. 그러나 그러한 주장은 다소 결함이 있다. 참여자의 정직성보다는 값싼 전문 하드웨어가 등장할 가능성 위협을 가합니다. 이를 설명하기 위해 다음 예를 들어보겠습니다. 악의적인 가정을 해보자 개인은 값싼 채굴을 통해 자신의 광산 농장을 건설함으로써 상당한 채굴력을 얻습니다. 2 고유한 출처와 최종 수신자를 명확하게 추적합니다. 두 참가자가 서로 교환하더라도 간접적인 방법으로 자금을 조달할 때 적절하게 설계된 경로 탐색 방법을 통해 출처와 출처를 밝힐 수 있습니다. 최종 수신자. 또한 Bitcoin이 두 번째 속성을 충족하지 않는 것으로 의심됩니다. 일부 연구자 ([33, 35, 29, 31]) 주의 깊은 blockchain 분석을 통해 다음과 같은 연관성이 드러날 수 있다고 말했습니다. Bitcoin 네트워크 사용자 및 해당 거래. 여러 가지 방법이 있지만 디[25]이 발행된 경우, 숨겨진 개인정보가 다수 추출될 수 있다고 의심됩니다. 공개 데이터베이스. Bitcoin은 위에 설명된 두 가지 속성을 충족하지 못하므로 다음과 같은 결론을 내릴 수 있습니다. 익명이 아닌 유사 익명 전자 현금 시스템입니다. 사용자의 개발 속도가 빨랐습니다. 이러한 단점을 해결하기 위한 솔루션입니다. 두 가지 직접적인 솔루션은 "세탁 서비스" [2]와 분산 방법의 개발 [3, 4]. 두 솔루션 모두 혼합이라는 아이디어를 기반으로 합니다. 여러 공개 거래를 중개 주소를 통해 전송합니다. 차례로 신뢰할 수 있는 제3자가 필요하다는 단점이 있습니다. 최근에는 I. Miers et al.에 의해 보다 창의적인 계획이 제안되었습니다. [28]: "제로코인". 제로코인 사용자가 다음을 수행할 수 있도록 하는 암호화 단방향 누산기와 영지식 증명을 활용합니다. 비트코인을 제로코인으로 "전환"하고 대신 익명의 소유권 증명을 사용하여 사용합니다. 명시적인 공개 키 기반 디지털 서명. 그러나 그러한 지식 증명에는 상수가 있습니다. 하지만 불편한 크기 - 약 30kb(오늘의 Bitcoin 제한 기준)로 인해 제안이 이루어집니다. 비실용적이다. 저자들은 이 프로토콜이 대다수의 사람들에 의해 받아들여질 가능성이 낮다는 점을 인정합니다. Bitcoin 사용자 [5]. 2.2 proof-of-work 함수 Bitcoin 제작자 Satoshi Nakamoto는 다수결 의사 결정 알고리즘을 "oneCPU-one-vote"로 설명하고 proof-of-work에 CPU 제한 가격 책정 기능(이중 SHA-256)을 사용했습니다. 계획. 사용자는 단일 거래 내역 주문 [1]에 투표하므로 합리성과 이 프로세스의 일관성은 전체 시스템에 중요한 조건입니다. 이 모델의 보안에는 두 가지 단점이 있습니다. 첫째, 네트워크의 51%가 필요합니다. 채굴 능력은 정직한 사용자의 통제하에 있습니다. 둘째, 시스템의 진행(버그 수정, 보안 수정 등)을 위해서는 대다수의 사용자가 이를 지지하고 동의해야 합니다. 변경 사항(사용자가 지갑 소프트웨어를 업데이트할 때 발생) [6].마지막으로 동일한 투표 메커니즘은 [7] 일부 기능 구현에 대한 집단 여론 조사에도 사용됩니다. 이를 통해 우리는 proof-of-work에 의해 충족되어야 하는 속성을 추측할 수 있습니다. 가격 책정 기능. 그러한 기능은 네트워크 참가자가 중요한 정보를 가질 수 있도록 해서는 안 됩니다. 다른 참가자에 비해 이점이 있습니다. 일반 하드웨어와 높은 하드웨어 간의 패리티가 필요합니다. 맞춤형 장치 비용. 최근 예제 [8]에서 SHA-256 함수가 사용된 것을 볼 수 있습니다. Bitcoin 아키텍처에서는 마이닝이 더욱 효율적으로 진행됨에 따라 이 속성을 보유하지 않습니다. GPU 및 ASIC 장치를 고급 CPU와 비교합니다. 따라서 Bitcoin은 투표권 간의 큰 격차에 유리한 조건을 만듭니다. GPU 및 ASIC 소유자가 소유하고 있기 때문에 "1-CPU-1-투표" 원칙을 위반하므로 참가자 CPU 소유자와 비교할 때 훨씬 더 큰 투표권. 의 고전적인 예이다. 파레토 원칙은 시스템 참가자의 20%가 투표의 80% 이상을 통제한다는 것입니다. 그러한 불평등은 네트워크 보안과 관련이 없다고 주장할 수도 있습니다. 다수의 투표를 통제하는 소수의 참가자이지만 이들의 정직성은 중요한 참가자. 그러나 그러한 주장은 다소 결함이 있다. 참여자의 정직성보다는 값싼 전문 하드웨어가 등장할 가능성 위협을 가합니다. 이를 설명하기 위해 다음 예를 들어보겠습니다. 악의적인 가정을 해보자 개인은 값싼 채굴을 통해 자신의 광산 농장을 건설함으로써 상당한 채굴력을 얻습니다. 2 2페이지의 설명

Bitcoin 欠点と考えられる解決策

2 Bitcoin の欠点と考えられる解決策 2.1 取引のトレーサビリティ プライバシーと匿名性は、電子マネーの最も重要な側面です。ピアツーピア支払い 第三者の目から隠蔽されるよう努めますが、これは従来の方法と比較した場合の明らかな違いです。 銀行業。特に、T.okamoto と K.Ohta は、理想的な電子マネーの 6 つの基準を説明しました。 これには「プライバシー: ユーザーとその購入との関係は追跡不可能でなければなりません」が含まれます。 誰でも」[30]。それらの説明から、完全に匿名である 2 つのプロパティを導き出しました。 岡本氏が概説した要件に準拠するには、電子現金モデルが満たさなければなりません そして太田: 追跡不可能性: 受信トランザクションごとに、考えられるすべての送信者が等しい確率で存在します。 リンク不可能性: 2 つの送信トランザクションについて、それらが送信されたことを証明することは不可能です。 同じ人です。 残念ながら、Bitcoin は追跡不可能な要件を満たしていません。ネットワークの参加者間で行われるトランザクションはすべて公開されるため、あらゆるトランザクションが公開される可能性があります。 1 クリプトノート v 2.0 ニコラス・ファン・セイバーハーゲン 2013 年 10 月 17 日 1 はじめに 「Bitcoin」 [1] は、p2p 電子キャッシュの概念の実装に成功しました。両方 専門家も一般の人々も、これらの便利な組み合わせを高く評価するようになりました。 パブリック トランザクションと信頼モデルとしての proof-of-work。現在、電子マネーのユーザーベースは 着実なペースで成長しています。顧客は低料金と匿名性の提供に魅力を感じています 電子現金によるものであり、加盟店は予測された分散型排出量を重視しています。 Bitcoin は 電子マネーは紙幣と同じくらい簡単で、紙幣と同じくらい便利であることが効果的に証明されました。 クレジットカード。 残念ながら、Bitcoin にはいくつかの欠陥があります。たとえば、システムの分散型 性質は柔軟性が高く、ほぼすべてのネットワーク ユーザーがクライアントを更新するまで新しい機能を実装できません。修正できないいくつかの重大な欠陥により、Bitcoin の攻撃が阻止されます 広範な伝播。このような柔軟性のないモデルでは、新しいプロジェクトを展開する方が効率的です。 元のプロジェクトを永続的に修正するのではなく、 この文書では、Bitcoin の主な欠陥に対する解決策を研究し、提案します。私たちは信じています 私たちが提案するソリューションを考慮したシステムが健全な競争につながることを保証します さまざまな電子マネー システム間で。独自の電子マネー「CryptoNote」も提案しています。 電子マネーの次の進歩を強調する名前です。 2 Bitcoin の欠点と考えられる解決策 2.1 取引のトレーサビリティ プライバシーと匿名性は、電子マネーの最も重要な側面です。ピアツーピア支払い 第三者の目から隠蔽されるよう努めますが、これは従来の方法と比較した場合の明らかな違いです。 銀行業。特に、T.okamoto と K.Ohta は、理想的な電子マネーの 6 つの基準を説明しました。 これには「プライバシー: ユーザーとその購入との関係は追跡不可能でなければなりません」が含まれます。 誰でも」[30]。それらの説明から、完全に匿名である 2 つのプロパティを導き出しました。 岡本氏が概説した要件に準拠するには、電子現金モデルが満たさなければなりません そして太田: 追跡不可能性: 受信トランザクションごとに、考えられるすべての送信者が等しい確率で存在します。 リンク不可能性: 2 つの送信トランザクションについて、それらが送信されたことを証明することは不可能です。 同じ人です。 残念ながら、Bitcoin は追跡不可能な要件を満たしていません。ネットワークの参加者間で行われるトランザクションはすべて公開されるため、あらゆるトランザクションが公開される可能性があります。 1 3 Bitcoin は間違いなく「追跡不能」に失敗します。 BTCを送信する場合、送信元のウォレット blockchain には取り消し不能のスタンプが押されています。誰がその資金を送ったかについては疑問の余地はありませんが、 なぜなら、秘密鍵を知っている人だけが秘密鍵を送信できるからです。一意の発信元と最終受信者まで明確に追跡されます。参加者2人が交換しても 間接的な方法で資金を調達する場合、適切に設計された経路探索手法により、その出所が明らかになり、 最終的な受取人。 また、Bitcoin が 2 番目の特性を満たしていない可能性もあります。 一部の研究者 は ([33, 35, 29, 31])、慎重な blockchain 分析により、 Bitcoin ネットワークのユーザーとそのトランザクション。方法はいくつかありますが、 [25] では、多くの隠された個人情報が抽出される可能性があると疑われています。 パブリックデータベース。 Bitcoin は上記の 2 つの特性を満たしていないため、次のような結論に達します。 匿名ではなく、擬似匿名の電子現金システムです。ユーザーの開発は迅速でした この欠点を回避するためのソリューション。 2 つの直接的な解決策は、「ロンダリング サービス」[2] と 分散手法の開発 [3、4]。どちらのソリューションも、混合するという考えに基づいています。 いくつかのパブリック トランザクションと、それらを何らかの中間アドレス経由で送信する。それは順番に 信頼できる第三者を必要とするという欠点があります。 最近、より創造的なスキームが I. Miers らによって提案されました。 [28]: 「ゼロコイン」。ゼロコイン 暗号化された一方向アキュムレータとゼロ知識証明を利用して、ユーザーは次のことを行うことができます。 ビットコインをゼロコインに「変換」し、代わりに匿名の所有権証明を使用してそれらを使用します。 明示的な公開キーベースのデジタル署名。ただし、そのような知識証明には定数があります。 しかし、サイズが不便 - 約 30kb (今日の Bitcoin 制限に基づく) という提案が行われます。 非実用的。著者らは、このプロトコルが大多数の人たちに受け入れられる可能性は低いことを認めています。 Bitcoin ユーザー [5]。 2.2 proof-of-work 関数 Bitcoin の作成者であるサトシ ナカモトは、多数決の意思決定アルゴリズムを「1CPU 1 票」と表現し、proof-of-work では CPU に依存した価格設定関数 (SHA-256 の 2 倍) を使用しました。 スキーム。ユーザーは単一の取引履歴注文 [1] に投票するため、合理性と このプロセスの一貫性は、システム全体にとって重要な条件です。 このモデルのセキュリティには 2 つの欠点があります。まず、ネットワークの 51% が必要です。 マイニングパワーは誠実なユーザーの管理下に置かれます。第二に、システムの進歩(バグ修正、 セキュリティ修正など...) を実現するには、圧倒的多数のユーザーがサポートし、同意する必要があります。 変更 (これはユーザーがウォレット ソフトウェアを更新するときに発生します) [6].最後にこれと同じ投票が行われます このメカニズムは、一部の機能 [7] の実装に関する集団投票にも使用されます。 これにより、proof-of-work が満たさなければならない特性を推測することができます。 価格設定機能。 このような機能により、ネットワーク参加者が重大な問題を引き起こす可能性があってはなりません。 他の参加者よりも有利。一般的なハードウェアと高度なハードウェアの間のパリティが必要です。 カスタムデバイスのコスト。最近の例 [8] から、SHA-256 関数が使用されていることがわかります。 Bitcoin アーキテクチャでは、マイニングの効率が向上するため、このプロパティはありません。 ハイエンド CPU と比較した場合の GPU および ASIC デバイス。 したがって、Bitcoin は、 GPU と ASIC の所有者が所有しているため、「1 CPU 1 票」の原則に違反するため、参加者は除外されます。 CPU 所有者と比較すると、はるかに大きな投票力を持ちます。それは古典的な例です システム参加者の 20% が投票の 80% 以上を支配するパレートの法則。 ネットワークのセキュリティは問題ではないため、そのような不平等はネットワークのセキュリティとは関係がないと主張する人もいるでしょう。 少数の参加者が投票の大部分を支配しているが、これらの参加者の誠実さ 大切な参加者たち。しかし、このような議論には多少の欠陥があります。 参加者の誠実さよりも、安価な専用ハードウェアが登場する可能性 脅威をもたらします。これを実証するために、次の例を見てみましょう。悪意のある人がいると仮定します 個人は、安価な方法で自分のマイニングファームを作成することで、大幅なマイニングパワーを獲得します。 2 一意の発信元と最終受信者まで明確に追跡されます。参加者2人が交換しても 間接的な方法で資金を調達する場合、適切に設計された経路探索手法により、その出所が明らかになり、 最終的な受取人。 また、Bitcoin が 2 番目の特性を満たしていない可能性もあります。 一部の研究者 は ([33, 35, 29, 31])、慎重な blockchain 分析により、 Bitcoin ネットワークのユーザーとそのトランザクション。方法はいくつかありますが、 d[25] と疑われており、隠された個人情報が大量に抽出される可能性があると疑われています。 パブリックデータベース。 Bitcoin は上記の 2 つの特性を満たしていないため、次のような結論に達します。 匿名ではなく、擬似匿名の電子現金システムです。ユーザーの開発は迅速でした この欠点を回避するためのソリューション。 2 つの直接的な解決策は、「ロンダリング サービス」[2] と 分散手法の開発 [3、4]。どちらのソリューションも、混合するという考えに基づいています。 いくつかのパブリック トランザクションと、それらを何らかの中間アドレス経由で送信する。それは順番に 信頼できる第三者を必要とするという欠点があります。 最近、より創造的なスキームが I. Miers らによって提案されました。 [28]: 「ゼロコイン」。ゼロコイン 暗号化された一方向アキュムレータとゼロ知識証明を利用して、ユーザーは次のことを行うことができます。 ビットコインをゼロコインに「変換」し、代わりに匿名の所有権証明を使用してそれらを使用します。 明示的な公開キーベースのデジタル署名。ただし、そのような知識証明には定数があります。 しかし、サイズが約 30kb (今日の Bitcoin 制限に基づく) という不便なサイズであるため、この提案が行われます。 非実用的。著者らは、このプロトコルが大多数の人たちに受け入れられる可能性は低いことを認めています。 Bitcoin ユーザー [5]。 2.2 proof-of-work 関数 Bitcoin の作成者であるサトシ ナカモトは、多数決の意思決定アルゴリズムを「1CPU 1 票」と表現し、proof-of-work では CPU に依存した価格設定関数 (SHA-256 の 2 倍) を使用しました。 スキーム。ユーザーは単一の取引履歴注文 [1] に投票するため、合理性と このプロセスの一貫性は、システム全体にとって重要な条件です。 このモデルのセキュリティには 2 つの欠点があります。まず、ネットワークの 51% が必要です。 マイニングパワーは誠実なユーザーの管理下に置かれます。第二に、システムの進歩(バグ修正、 セキュリティ修正など...) を実現するには、圧倒的多数のユーザーがサポートし、同意する必要があります。 変更 (これはユーザーがウォレット ソフトウェアを更新するときに発生します) [6]。最後にこれと同じ投票が行われます。 このメカニズムは、一部の機能 [7] の実装に関する集団投票にも使用されます。 これにより、proof-of-work が満たさなければならない特性を推測することができます。 価格設定機能。 このような機能により、ネットワーク参加者が重大な問題を引き起こす可能性があってはなりません。 他の参加者よりも有利。一般的なハードウェアと高度なハードウェアの間のパリティが必要です。 カスタムデバイスのコスト。最近の例 [8] から、SHA-256 関数が使用されていることがわかります。 Bitcoin アーキテクチャでは、マイニングの効率が向上するため、このプロパティはありません。 ハイエンド CPU と比較した場合の GPU および ASIC デバイス。 したがって、Bitcoin は、 GPU と ASIC の所有者が所有しているため、「1 CPU 1 票」の原則に違反するため、参加者は除外されます。 CPU 所有者と比較すると、はるかに大きな投票力を持ちます。それは古典的な例です システム参加者の 20% が投票の 80% 以上を支配するパレートの法則。 ネットワークのセキュリティは問題ではないため、そのような不平等はネットワークのセキュリティとは関係がないと主張する人もいるでしょう。 少数の参加者が投票の大部分を支配しているが、これらの参加者の誠実さ 大切な参加者たち。しかし、このような議論には多少の欠陥があります。 参加者の誠実さよりも、安価な専用ハードウェアが登場する可能性 脅威をもたらします。これを実証するために、次の例を見てみましょう。悪意のある人がいると仮定します 個人は、安価な方法で自分のマイニングファームを作成することで、大幅なマイニングパワーを獲得します。 2 4 おそらく、すべてのユーザーが常に新しいアドレスを生成することで自分自身の匿名性を保っているとしたら、 受け取ったすべての支払いに対して(これはばかげていますが、技術的には「正しい」方法です)、 そして、すべてのユーザーが決して資金を送金しないと主張して、他のユーザーの匿名性を助けたとしたら 同じBTCアドレスに2回送信した場合、Bitcoinは依然として状況的にのみ渡されます 非リンク性テスト。 なぜ?消費者データを使用すると、人々に関する驚くべき量の情報を常に把握できます。 たとえば、http://www.applieddatalabs.com/content/target-knows-it-shows を参照してください。 さて、これが 20 年後の未来であると想像してください。さらに、ターゲットが単に知っていたわけではないと想像してください。 Target でのあなたの購入習慣についてですが、彼らはすべての商品について blockchain をマイニングしていました 過去の Coinbase ウォレットでの個人購入 12年。 彼らはこう言うだろう、「ねえ、今夜は咳止め薬を買いたいかもしれないけど、そんなことはないよ」 明日は気分がいいよ。」 マルチパーティの並べ替えが正しく利用されている場合は、これは当てはまらない可能性があります。たとえば、これを参照してくださいブログ投稿: http://blog.ezyang.com/2012/07/secure-multiparty-bitcoin-anonymization/ 私はその計算に完全に納得しているわけではありませんが、一度に 1 つの論文ですよね? 引用が必要です。 Zerocoin プロトコル (スタンドアロン) では不十分かもしれませんが、Zerocash このプロトコルは 1kb サイズのトランザクションを実装しているようです。そのプロジェクトを支援しているのは、 もちろん、アメリカ軍とイスラエル軍もそうなので、その堅牢性については誰にも分かりません。一方では 軍隊ほど、監視なしに資金を支出できることを望んでいる人はいないでしょう。 http://zerocash-project.org/ 納得できません...たとえば、http://fc14.ifca.ai/bitcoin/papers/bitcoin14_submission_12.pdf を参照してください。 暗号ノート開発者モーリス・プランク氏(おそらく仮名)の暗号ノートからの引用 フォーラム: 「ゼロコイン、ゼロキャッシュ。 これは最先端のテクノロジーであると認めざるを得ません。 はい、引用です 上記は、プロトコルの以前のバージョンの分析からのものです。私の知る限り、そうではありません 288 バイトですが 384 バイトですが、いずれにせよ、これは良いニュースです。 彼らは SNARK と呼ばれるまったく新しい技術を使用しましたが、これにはいくつかの欠点がありました。 署名の作成に必要な公開パラメーターの大規模な初期データベース (1 GB 以上) トランザクションの作成にかなりの時間がかかります (1 分以上)。最後に、彼らは 若い暗号通貨、これは議論の余地があるアイデアであると述べました: https://forum.cryptonote.org/viewtopic.php?f= " - モーリス・P. 2014年4月3日(木)午後7時56分 CPU で実行され、GPU、FPGA、または ASIC には適さない機能 計算。 proof-of-work で使用される「パズル」は、価格設定関数、コスト関数、または パズル機能。

一意の発信元と最終受信者まで明確に追跡されます。参加者2人が交換しても 間接的な方法で資金を調達する場合、適切に設計された経路探索手法により、その出所が明らかになり、 最終的な受取人。 また、Bitcoin が 2 番目の特性を満たしていない可能性もあります。 一部の研究者 は ([33, 35, 29, 31])、慎重な blockchain 分析により、 Bitcoin ネットワークのユーザーとそのトランザクション。方法はいくつかありますが、 [25] では、多くの隠された個人情報が抽出される可能性があると疑われています。 パブリックデータベース。 Bitcoin は上記の 2 つの特性を満たしていないため、次のような結論に達します。 匿名ではなく、擬似匿名の電子現金システムです。ユーザーの開発は迅速でした この欠点を回避するためのソリューション。 2 つの直接的な解決策は、「ロンダリング サービス」[2] と 分散手法の開発 [3、4]。どちらのソリューションも、混合するという考えに基づいています。 いくつかのパブリック トランザクションと、それらを何らかの中間アドレス経由で送信する。それは順番に 信頼できる第三者を必要とするという欠点があります。 最近、より創造的なスキームが I. Miers らによって提案されました。 [28]: 「ゼロコイン」。ゼロコイン 暗号化された一方向アキュムレータとゼロ知識証明を利用して、ユーザーは次のことを行うことができます。 ビットコインをゼロコインに「変換」し、代わりに匿名の所有権証明を使用してそれらを使用します。 明示的な公開キーベースのデジタル署名。ただし、そのような知識証明には定数があります。 しかし、サイズが不便 - 約 30kb (今日の Bitcoin 制限に基づく) という提案が行われます。 非実用的。著者らは、このプロトコルが大多数の人たちに受け入れられる可能性は低いことを認めています。 Bitcoin ユーザー [5]。 2.2 proof-of-work 関数 Bitcoin の作成者であるサトシ ナカモトは、多数決の意思決定アルゴリズムを「1CPU 1 票」と表現し、proof-of-work では CPU に依存した価格設定関数 (SHA-256 の 2 倍) を使用しました。 スキーム。ユーザーは単一の取引履歴注文 [1] に投票するため、合理性と このプロセスの一貫性は、システム全体にとって重要な条件です。 このモデルのセキュリティには 2 つの欠点があります。まず、ネットワークの 51% が必要です。 マイニングパワーは誠実なユーザーの管理下に置かれます。第二に、システムの進歩(バグ修正、 セキュリティ修正など...) を実現するには、圧倒的多数のユーザーがサポートし、同意する必要があります。 変更 (これはユーザーがウォレット ソフトウェアを更新するときに発生します) [6].最後に同じ投票が行われます このメカニズムは、一部の機能 [7] の実装に関する集団投票にも使用されます。 これにより、proof-of-work が満たさなければならない特性を推測することができます。 価格設定機能。 このような機能により、ネットワーク参加者が重大な問題を引き起こす可能性があってはなりません。 他の参加者よりも有利。一般的なハードウェアと高度なハードウェアの間のパリティが必要です。 カスタムデバイスのコスト。最近の例 [8] から、SHA-256 関数が使用されていることがわかります。 Bitcoin アーキテクチャでは、マイニングの効率が向上するため、このプロパティはありません。 ハイエンド CPU と比較した場合の GPU および ASIC デバイス。 したがって、Bitcoin は、 GPU と ASIC の所有者が所有しているため、「1 CPU 1 票」の原則に違反するため、参加者は除外されます。 CPU 所有者と比較すると、はるかに大きな投票力を持ちます。それは古典的な例です システム参加者の 20% が投票の 80% 以上を支配するパレートの法則。 ネットワークのセキュリティは問題ではないため、そのような不平等はネットワークのセキュリティとは関係がないと主張する人もいるでしょう。 少数の参加者が投票の大部分を支配しているが、これらの参加者の誠実さ 大切な参加者たち。しかし、このような議論には多少の欠陥があります。 参加者の誠実さよりも、安価な専用ハードウェアが登場する可能性 脅威をもたらします。これを実証するために、次の例を見てみましょう。悪意のある人がいると仮定します 個人は、安価な方法で自分のマイニングファームを作成することで、大幅なマイニングパワーを獲得します。 2 一意の発信元と最終受信者まで明確に追跡されます。参加者2人が交換しても 間接的な方法で資金を調達する場合、適切に設計された経路探索手法により、その出所が明らかになり、 最終的な受取人。 また、Bitcoin が 2 番目の特性を満たしていない可能性もあります。 一部の研究者 は ([33, 35, 29, 31])、慎重な blockchain 分析により、 Bitcoin ネットワークのユーザーとそのトランザクション。方法はいくつかありますが、 d[25] と疑われており、隠された個人情報が大量に抽出される可能性があると疑われています。 パブリックデータベース。 Bitcoin は上記の 2 つの特性を満たしていないため、次のような結論に達します。 匿名ではなく、擬似匿名の電子現金システムです。ユーザーの開発は迅速でした この欠点を回避するためのソリューション。 2 つの直接的な解決策は、「ロンダリング サービス」[2] と 分散手法の開発 [3、4]。どちらのソリューションも、混合するという考えに基づいています。 いくつかのパブリック トランザクションと、それらを何らかの中間アドレス経由で送信する。それは順番に 信頼できる第三者を必要とするという欠点があります。 最近、より創造的なスキームが I. Miers らによって提案されました。 [28]: 「ゼロコイン」。ゼロコイン 暗号化された一方向アキュムレータとゼロ知識証明を利用して、ユーザーは次のことを行うことができます。 ビットコインをゼロコインに「変換」し、代わりに匿名の所有権証明を使用してそれらを使用します。 明示的な公開キーベースのデジタル署名。ただし、そのような知識証明には定数があります。 しかし、サイズが不便 - 約 30kb (今日の Bitcoin 制限に基づく) という提案が行われます。 非実用的。著者らは、このプロトコルが大多数の人たちに受け入れられる可能性は低いことを認めています。 Bitcoin ユーザー [5]。 2.2 proof-of-work 関数 Bitcoin の作成者であるサトシ ナカモトは、多数決の意思決定アルゴリズムを「1CPU 1 票」と表現し、proof-of-work では CPU に依存した価格設定関数 (SHA-256 の 2 倍) を使用しました。 スキーム。ユーザーは単一の取引履歴注文 [1] に投票するため、合理性と このプロセスの一貫性は、システム全体にとって重要な条件です。 このモデルのセキュリティには 2 つの欠点があります。まず、ネットワークの 51% が必要です。 マイニングパワーは誠実なユーザーの管理下に置かれます。第二に、システムの進歩(バグ修正、 セキュリティ修正など...) を実現するには、圧倒的多数のユーザーがサポートし、同意する必要があります。 変更 (これはユーザーがウォレット ソフトウェアを更新するときに発生します) [6].最後に同じ投票が行われます このメカニズムは、一部の機能 [7] の実装に関する集団投票にも使用されます。 これにより、proof-of-work が満たさなければならない特性を推測することができます。 価格設定機能。 このような機能により、ネットワーク参加者が重大な問題を引き起こす可能性があってはなりません。 他の参加者よりも有利。一般的なハードウェアと高度なハードウェアの間のパリティが必要です。 カスタムデバイスのコスト。最近の例 [8] から、SHA-256 関数が使用されていることがわかります。 Bitcoin アーキテクチャでは、マイニングの効率が向上するため、このプロパティはありません。 ハイエンド CPU と比較した場合の GPU および ASIC デバイス。 したがって、Bitcoin は、 GPU と ASIC の所有者が所有しているため、「1 CPU 1 票」の原則に違反するため、参加者は除外されます。 CPU 所有者と比較すると、はるかに大きな投票力を持ちます。それは古典的な例です システム参加者の 20% が投票の 80% 以上を支配するパレートの法則。 ネットワークのセキュリティは問題ではないため、そのような不平等はネットワークのセキュリティとは関係がないと主張する人もいるでしょう。 少数の参加者が投票の大部分を支配しているが、これらの参加者の誠実さ 大切な参加者たち。しかし、このような議論には多少の欠陥があります。 参加者の誠実さよりも、安価な専用ハードウェアが登場する可能性 脅威をもたらします。これを実証するために、次の例を見てみましょう。悪意のある人がいると仮定します 個人は、安価な方法で自分のマイニングファームを作成することで、大幅なマイニングパワーを獲得します。 2 2ページ目のコメント

크립토노트 기술

이제 Bitcoin 기술의 한계를 다루었으므로 다음에 집중하겠습니다. CryptoNote의 기능을 소개합니다.

クリプトノートテクノロジー

Bitcoin テクノロジーの制限について説明したので、次は次の点に集中します。 CryptoNoteの機能を紹介します。

추적 불가능한 거래

이 섹션에서는 추적 불가능성과 두 가지 모두를 만족하는 완전 익명 거래 방식을 제안합니다.

및 연결 해제 조건. 우리 솔루션의 중요한 특징은 자율성입니다.

거래를 수행하기 위해 다른 사용자나 신뢰할 수 있는 제3자와 협력할 필요가 없습니다.

따라서 각 참가자는 독립적으로 커버 트래픽을 생성합니다.

4.1

문헌 검토

우리의 체계는 그룹 서명이라는 암호화 기본 요소에 의존합니다. 처음 발표한 사람

D. Chaum 및 E. van Heyst [19]를 사용하면 사용자가 그룹을 대신하여 메시지에 서명할 수 있습니다.

메시지에 서명한 후 사용자는 자신의 단일 공개가 아닌 (확인 목적으로) 제공합니다.

1이것은 소위 "소프트 제한", 즉 새 블록 생성에 대한 참조 클라이언트 제한입니다. 하드 최대값

가능한 블록 크기는 1MB였습니다.

4

필요한 경우 주요 단점이 발생합니다. 아쉽게도 언제 출시될지 예측하기 어렵습니다.

상수를 변경해야 할 수도 있고 이를 교체하면 끔찍한 결과를 초래할 수도 있습니다.

비참한 결과를 초래하는 하드코딩된 제한 변경의 좋은 예는 블록입니다.

크기 제한이 250kb1로 설정되었습니다. 이 한도는 약 10000개의 표준 트랜잭션을 보유하는 데 충분했습니다. 에서

2013년 초, 이 한도에 거의 도달했고, 이를 늘리기로 합의했습니다.

한계. 변경 사항은 지갑 버전 0.8에서 구현되었으며 24블록 체인 분할로 끝났습니다.

성공적인 이중 지출 공격 [9]. 버그는 Bitcoin 프로토콜에는 없었지만

오히려 데이터베이스 엔진에서는 간단한 스트레스 테스트를 통해 쉽게 발견할 수 있었습니다.

인위적으로 도입된 블록 크기 제한이 없습니다.

상수는 중앙집중화 지점의 역할도 합니다.

P2P 성격에도 불구하고

Bitcoin, 압도적 다수의 노드가 개발한 공식 참조 클라이언트 [10]을 사용합니다.

소수의 사람들. 이 그룹은 프로토콜 변경을 구현하기로 결정합니다.

그리고 대부분의 사람들은 "정확성"에 관계없이 이러한 변경 사항을 받아들입니다. 일부 결정으로 인해 발생

열띤 토론을 벌이고 심지어 보이콧을 요구하기도 합니다 [11]. 이는 커뮤니티와

개발자는 몇 가지 중요한 사항에 동의하지 않을 수 있습니다. 따라서 프로토콜을 갖는 것이 논리적인 것 같습니다.

이러한 문제를 방지하기 위한 가능한 방법으로 사용자가 구성할 수 있고 자체 조정 가능한 변수를 사용합니다.

2.5

부피가 큰 스크립트

Bitcoin의 스크립팅 시스템은 무겁고 복잡한 기능입니다. 잠재적으로 다음을 만들 수 있습니다.

정교한 거래 [12]이지만 보안 문제로 인해 일부 기능이 비활성화되어 있으며

일부는 한 번도 사용된 적이 없습니다([13]). 스크립트(발신자 및 수신자 부분 모두 포함)

Bitcoin에서 가장 인기 있는 거래는 다음과 같습니다.

키이지만 해당 그룹의 모든 사용자의 키입니다. 검증자는 실제 서명자가 서명자라고 확신합니다. 그룹의 구성원이지만 서명자를 독점적으로 식별할 수는 없습니다. 원래 프로토콜에는 신뢰할 수 있는 제3자(그룹 관리자라고 함)가 필요했으며 그는 서명자를 추적할 수 있는 유일한 사람. 링 시그니처라고 불리는 다음 버전이 소개되었습니다. Rivest et al. [34]에서는 그룹 관리자와 익명성이 없는 자율적 체계였습니다. 철회. 이 체계의 다양한 수정 사항은 나중에 나타났습니다. 연결 가능한 링 서명 [26, 27, 17] 동일한 그룹 구성원이 두 개의 서명을 생성했는지 확인할 수 있으며 추적 가능 링 서명 [24, 23]은 서명자를 추적할 수 있는 가능성을 제공하여 과도한 익명성을 제한했습니다. 동일한 메타정보(또는 [24] 측면에서 "태그")에 관한 두 개의 메시지입니다. 유사한 암호화 구성은 임시 그룹 서명으로도 알려져 있습니다[16, 38]. 그것 임의의 그룹 형성을 강조하는 반면, 그룹/링 서명 방식은 오히려 고정된 멤버 집합입니다. 대부분의 경우 당사의 솔루션은 E. Fujisaki의 "Traceable ring Signature" 작업을 기반으로 합니다. K. 스즈키 [24]. 원래 알고리즘과 수정된 알고리즘을 구별하기 위해 후자를 일회성 링 서명이라고 부르며 사용자가 유효한 하나만 생성할 수 있는 능력을 강조합니다. 그의 개인 키로 서명합니다. 추적성을 약화시키고 연계성을 유지했습니다. 일회성을 제공하기 위해서만: 공개 키는 많은 외부 검증 세트에 나타날 수 있으며 개인 키는 고유한 익명 서명을 생성하는 데 사용될 수 있습니다. 이중 지출이 발생한 경우 이 두 서명을 서로 연결하려고 시도하지만 서명자를 공개할 필요는 없습니다. 우리의 목적을 위해. 4.2 정의 4.2.1 타원 곡선 매개변수 우리의 기본 서명 알고리즘으로 우리는 개발되고 개발된 빠른 체계 EdDSA를 사용하기로 선택했습니다. D.J.에 의해 구현되었습니다. Bernsteinet al. [18]. Bitcoin의 ECDSA와 마찬가지로 타원 곡선을 기반으로 합니다. 이산 로그 문제이므로 향후 Bitcoin에도 우리의 방식을 적용할 수 있습니다. 공통 매개변수는 다음과 같습니다. q: 소수; q = 2255 -19; d: Fq의 요소; d = -121665/121666; E: 타원 곡선 방정식; -x2 + y2 = 1 + dx2y2; G: 기준점; G = (x, -4/5); l: 기준점의 소차수; l = 2252 + 27742317777372353535851937790883648493; \(H_s\): 암호화 hash 함수 \(\{0, 1\}^* \to \mathbb{F}_q\); \(H_p\): 결정론적 hash 함수 \(E(\mathbb{F}_q) \to E(\mathbb{F}_q)\). 4.2.2 용어 강화된 개인 정보 보호에는 Bitcoin 엔터티와 혼동해서는 안 되는 새로운 용어가 필요합니다. 개인 ec-key는 표준 타원 곡선 개인 키입니다. 숫자 \(a \in [1, l - 1]\); 공개 ec-키는 표준 타원 곡선 공개 키입니다. 점 A = aG; 일회용 키 쌍은 개인 및 공개 EC 키 쌍입니다. 5 키이지만 해당 그룹의 모든 사용자의 키입니다. 검증자는 실제 서명자가 서명자라고 확신합니다. 그룹의 구성원이지만 서명자를 독점적으로 식별할 수는 없습니다. 원래 프로토콜에는 신뢰할 수 있는 제3자(그룹 관리자라고 함)가 필요했으며 그는 서명자를 추적할 수 있는 유일한 사람. 링 시그니처라고 불리는 다음 버전이 소개되었습니다. Rivest et al. [34]에서는 그룹 관리자와 익명성이 없는 자율적 체계였습니다. 철회. 이 체계의 다양한 수정 사항은 나중에 나타났습니다. 연결 가능한 링 서명 [26, 27, 17] 동일한 그룹 구성원이 두 개의 서명을 생성했는지 확인할 수 있으며 추적 가능 링 서명 [24, 23]은 서명자를 추적할 수 있는 가능성을 제공하여 과도한 익명성을 제한했습니다. 동일한 메타 정보(또는 [24] 측면에서 "태그")에 관한 두 개의 메시지입니다. 유사한 암호화 구성은 임시 그룹 서명으로도 알려져 있습니다[16, 38]. 그것 임의의 그룹 형성을 강조하는 반면, 그룹/링 서명 방식은 오히려 고정된 멤버 집합입니다. 대부분의 경우 당사의 솔루션은 E. Fujisaki의 "Traceable ring Signature" 작업을 기반으로 합니다. K. 스즈키 [24]. 원래 알고리즘과 수정된 알고리즘을 구별하기 위해 후자를 일회성 링 서명이라고 부르며 사용자가 유효한 하나만 생성할 수 있는 능력을 강조합니다. 그의 개인 키로 서명합니다. 추적성을 약화시키고 연계성을 유지했습니다. 일회성을 제공하기 위해서만: 공개 키는 많은 외부 검증 세트에 나타날 수 있으며 개인 키는 고유한 익명 서명을 생성하는 데 사용될 수 있습니다. 이중 지출이 발생한 경우 이 두 서명을 서로 연결하려고 시도하지만 서명자를 공개할 필요는 없습니다. 우리의 목적을 위해. 4.2 정의 4.2.1 타원 곡선 매개변수 기본 서명 알고리즘으로 우리는 다음을 선택했습니다.e 개발된 빠른 구성표 EdDSA를 사용합니다. D.J.에 의해 구현되었습니다. Bernsteinet al. [18]. Bitcoin의 ECDSA와 마찬가지로 타원 곡선을 기반으로 합니다. 이산 로그 문제이므로 향후에는 Bitcoin에도 우리 계획을 적용할 수 있습니다. 공통 매개변수는 다음과 같습니다. q: 소수; q = 2255 -19; d: Fq의 요소; d = -121665/121666; E: 타원 곡선 방정식; -x2 + y2 = 1 + dx2y2; G: 기준점; G = (x, -4/5); l: 기준점의 소차수; l = 2252 + 27742317777372353535851937790883648493; \(H_s\): 암호화 hash 함수 \(\{0, 1\}^* \to \mathbb{F}_q\); \(H_p\): 결정론적 hash 함수 \(E(\mathbb{F}_q) \to E(\mathbb{F}_q)\). 4.2.2 용어 강화된 개인 정보 보호에는 Bitcoin 항목과 혼동해서는 안 되는 새로운 용어가 필요합니다. 개인 ec-key는 표준 타원 곡선 개인 키입니다. 숫자 \(a \in [1, l - 1]\); 공개 ec-키는 표준 타원 곡선 공개 키입니다. 점 A = aG; 일회용 키 쌍은 개인 및 공개 EC 키 쌍입니다. 5 8 링 서명은 다음과 같이 작동합니다. Alex는 자신의 고용주에 대한 메시지를 WikiLeaks에 유출하려고 합니다. 회사의 모든 직원은 개인/공개 키 쌍(Ri, Ui)을 가지고 있습니다. 그녀는 작곡을 한다 입력이 그녀의 메시지로 설정된 그녀의 서명, m, 그녀의 개인 키, Ri 및 EVERYBODY의 공개 키(Ui;i=1...n). 개인 키를 모르더라도 누구나 쉽게 확인할 수 있습니다. 일부 쌍(Rj, Uj)이 서명을 구성하는 데 사용되었을 것입니다... 일하는 사람 Alex의 고용주에게는... 하지만 그것이 어느 회사인지 알아내는 것은 본질적으로 무작위 추측입니다. http://en.wikipedia.org/wiki/Ring_signature#Crypto-currencies http://link.springer.com/chapter/10.1007/3-540-45682-1_32#page-1 http://link.springer.com/chapter/10.1007/11424826_65 http://link.springer.com/chapter/10.1007/978-3-540-27800-9_28 http://link.springer.com/chapter/10.1007%2F11774716_9 여기에 설명된 연결 가능한 링 서명은 "연결 해제 가능"과 반대되는 개념입니다. 위에서 설명한. 여기서는 두 개의 메시지를 가로채서 동일한지 여부를 확인할 수 있습니다. 당사자가 보낸 것입니다. 하지만 그 당사자가 누구인지는 아직 확인할 수 없습니다. 는 Cryptonote를 구성하는 데 사용된 "연결 불가능"의 정의는 우리가 여부를 결정할 수 없음을 의미합니다. 같은 당사자가 그것을 받고 있습니다. 따라서 여기서 우리가 실제로 알고 있는 것은 네 가지 일이 진행되고 있다는 것입니다. 시스템은 연결 가능하거나 연결 불가능, 발신인 여부를 판단할 수 있는지 여부에 따라 다름 두 메시지가 동일합니다(익명성 취소가 필요한지 여부에 관계 없음). 그리고 시스템은 연결 해제가 가능한지 여부에 따라 연결 해제되거나 연결 해제되지 않을 수 있습니다. 두 메시지의 수신자가 동일한지 여부를 확인합니다(여부에 관계 없음). 이를 위해서는 익명성을 취소해야 합니다.) 이 끔찍한 용어 때문에 나를 비난하지 마십시오. 그래프 이론가들은 아마도 기뻐요. 여러분 중에는 "수신자 연결 가능"과 "발신자 연결 가능"이 더 편할 수도 있습니다. http://link.springer.com/chapter/10.1007/978-3-540-71677-8_13 이 내용을 읽어보니 정말 말도 안 되는 기능인 것 같았습니다. 그런 다음 그것이 다음의 기능일 수 있다는 것을 읽었습니다. 전자투표를 했는데 그게 말이 되는 것 같았어요. 그런 관점에서 보면 좀 멋지네요. 하지만 나는 추적 가능한 링 서명을 의도적으로 구현하는 것에 대해 완전히 확신하지 못합니다. http://search.ieice.org/bin/summary.php?id=e95-a_1_151

키이지만 해당 그룹의 모든 사용자의 키입니다. 검증자는 실제 서명자가 서명자라고 확신합니다. 그룹의 구성원이지만 서명자를 독점적으로 식별할 수는 없습니다. 원래 프로토콜에는 신뢰할 수 있는 제3자(그룹 관리자라고 함)가 필요했으며 그는 서명자를 추적할 수 있는 유일한 사람. 링 시그니처라고 불리는 다음 버전이 소개되었습니다. Rivest et al. [34]에서는 그룹 관리자와 익명성이 없는 자율적 체계였습니다. 철회. 이 체계의 다양한 수정 사항은 나중에 나타났습니다. 연결 가능한 링 서명 [26, 27, 17] 동일한 그룹 구성원이 두 개의 서명을 생성했는지 확인할 수 있으며 추적 가능 링 서명 [24, 23]은 서명자를 추적할 수 있는 가능성을 제공하여 과도한 익명성을 제한했습니다. 동일한 메타정보(또는 [24]의 관점에서 "태그")에 관한 두 개의 메시지입니다. 유사한 암호화 구성은 임시 그룹 서명으로도 알려져 있습니다[16, 38]. 그것 임의의 그룹 형성을 강조하는 반면, 그룹/링 서명 방식은 오히려 고정된 멤버 집합입니다. 대부분의 경우 당사의 솔루션은 E. Fujisaki의 "Traceable ring Signature" 작업을 기반으로 합니다. K. 스즈키 [24]. 원래 알고리즘과 수정된 알고리즘을 구별하기 위해 후자를 일회성 링 서명이라고 부르며 사용자가 유효한 하나만 생성할 수 있는 능력을 강조합니다. 그의 개인 키로 서명합니다. 추적성을 약화시키고 연계성을 유지했습니다. 일회성을 제공하기 위해서만: 공개 키는 많은 외부 검증 세트에 나타날 수 있으며 개인 키는 고유한 익명 서명을 생성하는 데 사용될 수 있습니다. 이중 지출이 발생한 경우 이 두 서명을 서로 연결하려고 시도하지만 서명자를 공개할 필요는 없습니다. 우리의 목적을 위해. 4.2 정의 4.2.1 타원 곡선 매개변수 우리의 기본 서명 알고리즘으로 우리는 개발되고 개발된 빠른 체계 EdDSA를 사용하기로 선택했습니다. D.J.에 의해 구현되었습니다. Bernsteinet al. [18]. Bitcoin의 ECDSA와 마찬가지로 타원 곡선을 기반으로 합니다. 이산 로그 문제이므로 우리의 방식은 향후 Bitcoin에도 적용될 수 있습니다. 공통 매개변수는 다음과 같습니다. q: 소수; q = 2255 -19; d: Fq의 요소; d = -121665/121666; E: 타원 곡선 방정식; -x2 + y2 = 1 + dx2y2; G: 기준점; G = (x, -4/5); l: 기준점의 소차수; l = 2252 + 27742317777372353535851937790883648493; \(H_s\): 암호화 hash 함수 \(\{0, 1\}^* \to \mathbb{F}_q\); \(H_p\): 결정론적 hash 함수 \(E(\mathbb{F}_q) \to E(\mathbb{F}_q)\). 4.2.2 용어 강화된 개인 정보 보호에는 Bitcoin 항목과 혼동해서는 안 되는 새로운 용어가 필요합니다. 개인 ec-key는 표준 타원 곡선 개인 키입니다. 숫자 \(a \in [1, l - 1]\); 공개 ec-키는 표준 타원 곡선 공개 키입니다. 점 A = aG; 일회용 키 쌍은 개인 및 공개 EC 키 쌍입니다. 5 키이지만 해당 그룹의 모든 사용자의 키입니다. 검증자는 실제 서명자가 서명자라고 확신합니다. 그룹의 구성원이지만 서명자를 독점적으로 식별할 수는 없습니다. 원래 프로토콜에는 신뢰할 수 있는 제3자(그룹 관리자라고 함)가 필요했으며 그는 서명자를 추적할 수 있는 유일한 사람. 링 시그니처라고 불리는 다음 버전이 소개되었습니다. Rivest et al. [34]에서는 그룹 관리자와 익명성이 없는 자율적 체계였습니다. 철회. 이 체계의 다양한 수정 사항은 나중에 나타났습니다. 연결 가능한 링 서명 [26, 27, 17] 동일한 그룹 구성원이 두 개의 서명을 생성했는지 확인할 수 있으며 추적 가능 링 서명 [24, 23]은 서명자를 추적할 수 있는 가능성을 제공하여 과도한 익명성을 제한했습니다. 동일한 메타정보(또는 [24] 측면에서 "태그")에 관한 두 개의 메시지입니다. 유사한 암호화 구성은 임시 그룹 서명으로도 알려져 있습니다[16, 38]. 그것 임의의 그룹 형성을 강조하는 반면, 그룹/링 서명 방식은 오히려 고정된 멤버 집합입니다. 대부분의 경우 당사의 솔루션은 E. Fujisaki의 "Traceable ring Signature" 작업을 기반으로 합니다. K. 스즈키 [24]. 원래 알고리즘과 수정된 알고리즘을 구별하기 위해 후자를 일회성 링 서명이라고 부르며 사용자가 유효한 하나만 생성할 수 있는 능력을 강조합니다. 그의 개인 키로 서명합니다. 추적성을 약화시키고 연계성을 유지했습니다. 일회성을 제공하기 위해서만: 공개 키는 많은 외부 검증 세트에 나타날 수 있으며 개인 키는 고유한 익명 서명을 생성하는 데 사용될 수 있습니다. 이중 지출이 발생한 경우 이 두 서명을 서로 연결하려고 시도하지만 서명자를 공개할 필요는 없습니다. 우리의 목적을 위해. 4.2 정의 4.2.1 타원 곡선 매개변수 기본 서명 알고리즘으로 우리는 다음을 선택했습니다.e 개발된 빠른 구성표 EdDSA를 사용합니다. D.J.에 의해 구현되었습니다. Bernsteinet al. [18]. Bitcoin의 ECDSA와 마찬가지로 타원 곡선을 기반으로 합니다. 이산 로그 문제이므로 향후 Bitcoin에도 우리 계획을 적용할 수 있습니다. 공통 매개변수는 다음과 같습니다. q: 소수; q = 2255 -19; d: Fq의 요소; d = -121665/121666; E: 타원 곡선 방정식; -x2 + y2 = 1 + dx2y2; G: 기준점; G = (x, -4/5); l: 기준점의 소차수; l = 2252 + 27742317777372353535851937790883648493; \(H_s\): 암호화 hash 함수 \(\{0, 1\}^* \to \mathbb{F}_q\); \(H_p\): 결정론적 hash 함수 \(E(\mathbb{F}_q) \to E(\mathbb{F}_q)\). 4.2.2 용어 강화된 개인 정보 보호에는 Bitcoin 항목과 혼동해서는 안 되는 새로운 용어가 필요합니다. 개인 ec-key는 표준 타원 곡선 개인 키입니다. 숫자 \(a \in [1, l - 1]\); 공개 ec-키는 표준 타원 곡선 공개 키입니다. 점 A = aG; 일회용 키 쌍은 개인 및 공개 EC 키 쌍입니다. 5 9 이 백서의 작성자인 맙소사, 이 내용을 더 잘 표현했을 수도 있겠네요! 다음과 같이 말해보자 직원 소유 회사는 특정 신규 인수 여부에 대해 투표를 원합니다. 자산이며 Alex와 Brenda는 모두 직원입니다. 회사는 각 직원에게 "나는 발의안 A에 찬성 투표합니다!"와 같은 메시지 메타정보 "문제"가 있는 [PROP A] 제안을 지지하는 경우 추적 가능한 링 서명으로 서명하도록 요청합니다. 전통적인 링 서명을 사용하면 부정직한 직원이 메시지에 여러 번 서명할 수 있습니다. 아마도 원하는 만큼 여러 번 투표하기 위해 다른 nonce을 사용했을 것입니다. 다른 한편으로는 추적 가능한 링 서명 체계에서 Alex는 투표에 참여하고 그녀의 개인 키는 문제 [PROP A]에 사용되었습니다. Alex가 "저, Brenda가 승인합니다"와 같은 메시지에 서명하려고 하면 제안 A!" Brenda를 "프레임"하고 두 번 투표하려면 이 새 메시지에도 문제가 있습니다. [발의안 A]. Alex의 개인 키는 이미 [PROP A] 문제를 해결했으므로 Alex의 신원은 사기로 즉시 밝혀집니다. 솔직히 말해서 꽤 멋지네요! 암호화는 투표 평등을 강요했습니다. http://link.springer.com/chapter/10.1007/978-3-540-71677-8_13 이 문서는 흥미롭습니다. 기본적으로 임시 링 서명을 생성하지만 다른 참가자의 동의. 서명의 구조는 다를 수 있습니다. 난 파본 적 없어 깊고 안전한지 확인하지 못했습니다. https://people.csail.mit.edu/rivest/AdidaHohenbergerRivest-AdHocGroupSignaturesFromHijackedKeypai 임시 그룹 서명은 다음과 같습니다. 그룹이 없는 그룹 시그니처인 링 시그니처 중앙 집중화는 없지만 임시 그룹의 구성원이 다음과 같이 주장할 수 있도록 허용합니다. 그룹을 대신하여 익명 서명을 발행하지 않았습니다. http://link.springer.com/chapter/10.1007/11908739_9 내 이해로는 이것은 정확하지 않습니다. 그리고 내 이해는 다음과 같이 바뀔 것입니다. 저는 이 프로젝트에 더 깊이 빠져들었습니다. 하지만 제가 이해한 바에 따르면 계층 구조는 다음과 같습니다. 그룹 서명: 그룹 관리자는 추적성과 구성원 추가 또는 제거 기능을 제어합니다. 서명자이기 때문에. 링시그(Ring sigs): 그룹 매니저 없이 임의로 그룹을 구성하는 것. 익명성 철회는 없습니다. 특정 서명에서 자신을 부인할 방법이 없습니다. 추적 가능하고 연결 가능한 링 포함 서명, 익명성은 어느 정도 확장 가능합니다. 임시 그룹 서명: 링 서명과 유사하지만 구성원은 자신이 생성하지 않았음을 증명할 수 있습니다. 특정 서명. 이는 그룹의 누구나 서명을 생성할 수 있는 경우 중요합니다. http://link.springer.com/chapter/10.1007/978-3-540-71677-8_13 Fujisaki와 Suzuki의 알고리즘은 나중에 저자가 일회성을 제공하기 위해 조정했습니다. 그래서 우리는 새로운 알고리즘과 함께 Fujisaki와 Suzuki의 알고리즘을 동시에 분석할 것입니다. 여기에서 검토하는 것보다

키이지만 해당 그룹의 모든 사용자의 키입니다. 검증자는 실제 서명자가 서명자라고 확신합니다. 그룹의 구성원이지만 서명자를 독점적으로 식별할 수는 없습니다. 원래 프로토콜에는 신뢰할 수 있는 제3자(그룹 관리자라고 함)가 필요했으며 그는 서명자를 추적할 수 있는 유일한 사람. 링 시그니처라고 불리는 다음 버전이 소개되었습니다. Rivest et al. [34]에서는 그룹 관리자와 익명성이 없는 자율적 체계였습니다. 철회. 이 체계의 다양한 수정 사항은 나중에 나타났습니다. 연결 가능한 링 서명 [26, 27, 17] 동일한 그룹 구성원이 두 개의 서명을 생성했는지 확인할 수 있으며 추적 가능 링 서명 [24, 23]은 서명자를 추적할 수 있는 가능성을 제공하여 과도한 익명성을 제한했습니다. 동일한 메타정보(또는 [24]의 관점에서 "태그")에 관한 두 개의 메시지입니다. 유사한 암호화 구성은 임시 그룹 서명으로도 알려져 있습니다[16, 38]. 그것 임의의 그룹 형성을 강조하는 반면, 그룹/링 서명 방식은 오히려 고정된 멤버 집합입니다. 대부분의 경우 당사의 솔루션은 E. Fujisaki의 "Traceable ring Signature" 작업을 기반으로 합니다. K. 스즈키 [24]. 원래 알고리즘과 수정된 알고리즘을 구별하기 위해 후자를 일회성 링 서명이라고 부르며 사용자가 유효한 하나만 생성할 수 있는 능력을 강조합니다. 그의 개인 키로 서명합니다. 추적성을 약화시키고 연계성을 유지했습니다. 일회성을 제공하기 위해서만: 공개 키는 많은 외부 검증 세트에 나타날 수 있으며 개인 키는 고유한 익명 서명을 생성하는 데 사용될 수 있습니다. 이중 지출이 발생한 경우 이 두 서명을 서로 연결하려고 시도하지만 서명자를 공개할 필요는 없습니다. 우리의 목적을 위해. 4.2 정의 4.2.1 타원 곡선 매개변수 우리의 기본 서명 알고리즘으로 우리는 개발되고 개발된 빠른 체계 EdDSA를 사용하기로 선택했습니다. D.J.에 의해 구현되었습니다. Bernsteinet al. [18]. Bitcoin의 ECDSA와 마찬가지로 타원 곡선을 기반으로 합니다. 이산 로그 문제이므로 향후에는 Bitcoin에도 우리의 방식을 적용할 수 있습니다. 공통 매개변수는 다음과 같습니다. q: 소수; q = 2255 -19; d: Fq의 요소; d = -121665/121666; E: 타원 곡선 방정식; -x2 + y2 = 1 + dx2y2; G: 기준점; G = (x, -4/5); l: 기준점의 소차수; l = 2252 + 27742317777372353535851937790883648493; \(H_s\): 암호화 hash 함수 \(\{0, 1\}^* \to \mathbb{F}_q\); \(H_p\): 결정론적 hash 함수 \(E(\mathbb{F}_q) \to E(\mathbb{F}_q)\). 4.2.2 용어 강화된 개인 정보 보호에는 Bitcoin 엔터티와 혼동해서는 안 되는 새로운 용어가 필요합니다. 개인 ec-key는 표준 타원 곡선 개인 키입니다. 숫자 \(a \in [1, l - 1]\); 공개 ec-키는 표준 타원 곡선 공개 키입니다. 점 A = aG; 일회용 키 쌍은 개인 및 공개 EC 키 쌍입니다. 5 키이지만 해당 그룹의 모든 사용자의 키입니다. 검증자는 실제 서명자가 서명자라고 확신합니다. 그룹의 구성원이지만 서명자를 독점적으로 식별할 수는 없습니다. 원래 프로토콜에는 신뢰할 수 있는 제3자(그룹 관리자라고 함)가 필요했으며 그는 서명자를 추적할 수 있는 유일한 사람. 링 시그니처라고 불리는 다음 버전이 소개되었습니다. Rivest et al. [34]에서는 그룹 관리자와 익명성이 없는 자율적 체계였습니다. 철회. 이 체계의 다양한 수정 사항은 나중에 나타났습니다. 연결 가능한 링 서명 [26, 27, 17] 동일한 그룹 구성원이 두 개의 서명을 생성했는지 확인할 수 있으며 추적 가능 링 서명 [24, 23]은 서명자를 추적할 수 있는 가능성을 제공하여 과도한 익명성을 제한했습니다. 동일한 메타정보(또는 [24] 측면에서 "태그")에 관한 두 개의 메시지입니다. 유사한 암호화 구성은 임시 그룹 서명으로도 알려져 있습니다[16, 38]. 그것 임의의 그룹 형성을 강조하는 반면, 그룹/링 서명 방식은 오히려 고정된 멤버 집합입니다. 대부분의 경우 당사의 솔루션은 E. Fujisaki의 "Traceable ring Signature" 작업을 기반으로 합니다. K. 스즈키 [24]. 원래 알고리즘과 수정된 알고리즘을 구별하기 위해 후자를 일회성 링 서명이라고 부르며 사용자가 유효한 하나만 생성할 수 있는 능력을 강조합니다. 그의 개인 키로 서명합니다. 추적성을 약화시키고 연계성을 유지했습니다. 일회성을 제공하기 위해서만: 공개 키는 많은 외부 검증 세트에 나타날 수 있으며 개인 키는 고유한 익명 서명을 생성하는 데 사용될 수 있습니다. 이중 지출이 발생한 경우 이 두 서명을 서로 연결하려고 시도하지만 서명자를 공개할 필요는 없습니다. 우리의 목적을 위해. 4.2 정의 4.2.1 타원 곡선 매개변수 기본 서명 알고리즘으로 우리는 다음을 선택했습니다.e 개발된 빠른 구성표 EdDSA를 사용합니다. D.J.에 의해 구현되었습니다. Bernsteinet al. [18]. Bitcoin의 ECDSA와 마찬가지로 타원 곡선을 기반으로 합니다. 이산 로그 문제이므로 향후 Bitcoin에도 우리 계획을 적용할 수 있습니다. 공통 매개변수는 다음과 같습니다. q: 소수; q = 2255 -19; d: Fq의 요소; d = -121665/121666; E: 타원 곡선 방정식; -x2 + y2 = 1 + dx2y2; G: 기준점; G = (x, -4/5); l: 기준점의 소차수; l = 2252 + 27742317777372353535851937790883648493; \(H_s\): 암호화 hash 함수 \(\{0, 1\}^* \to \mathbb{F}_q\); \(H_p\): 결정론적 hash 함수 \(E(\mathbb{F}_q) \to E(\mathbb{F}_q)\). 4.2.2 용어 강화된 개인 정보 보호에는 Bitcoin 항목과 혼동해서는 안 되는 새로운 용어가 필요합니다. 개인 ec-key는 표준 타원 곡선 개인 키입니다. 숫자 \(a \in [1, l - 1]\); 공개 ec-키는 표준 타원 곡선 공개 키입니다. 점 A = aG; 일회용 키 쌍은 개인 및 공개 EC 키 쌍입니다. 5 10 "연결 가능한 링 서명"이라는 의미에서 연결 가능성은 소스가 누구인지 밝히지 않고도 두 개의 나가는 트랜잭션이 동일한 소스에서 왔는지 알 수 있음을 의미합니다. 작성자가 약해졌네요 (a) 프라이버시를 보호하면서도 (b) 개인 키를 사용하여 모든 거래를 찾아낼 수 있는 연결성 두 번째로 유효하지 않습니다. 좋아요, 이것은 사건 순서에 관한 질문입니다. 다음 시나리오를 고려해보세요. 내 채굴 컴퓨터는 현재 blockchain을 갖게 되며, 호출하는 자체 트랜잭션 블록을 갖게 됩니다. 적법한 경우 proof-of-work 퍼즐의 해당 블록에 대해 작업할 것이며 다음 블록에 추가될 보류 중인 거래 목록입니다. 그것은 또한 새로운 것을 보낼 것입니다 보류 중인 트랜잭션 풀에 트랜잭션을 추가합니다. 다음 블록을 해결하지 못하더라도 다른 사람이 알고 있다면 나는 blockchain의 업데이트된 사본을 받습니다. 제가 작업하던 블록과 내 보류 중인 거래 목록에는 둘 다 현재 통합된 일부 거래가 있을 수 있습니다. blockchain에. 보류 중인 블록을 풀고 이를 보류 중인 거래 목록과 결합하여 호출합니다. 내 보류 중인 거래 풀입니다. 현재 blockchain에 공식적으로 있는 항목을 모두 제거하세요. 이제 어떻게 해야 할까요? 먼저 "모든 이중 지출을 제거"해야 합니까? 다른 한편으로는 목록을 검색하여 각 개인 키가 아직 등록되지 않았는지 확인해야 할까요? 사용되었으며 내 목록에 이미 사용된 경우 첫 번째 사본을 먼저 받은 것이므로 더 이상의 사본은 불법입니다. 따라서 나는 첫 번째 인스턴스 이후의 모든 인스턴스를 간단히 삭제합니다. 동일한 개인 키의. 대수 기하학은 결코 나의 장점이 아니었습니다. http://en.wikipedia.org/wiki/EdDSA 이런 속도라니, 와우. 이것은 승리를 위한 대수 기하학입니다. 아무것도 알 수 없을 것 같아 그것에 대해. 문제가 있든 없든 개별 로그는 매우 빨라지고 있습니다. 그리고 양자 컴퓨터는 그것을 먹습니다 아침 식사를 위해. http://link.springer.com/article/10.1007/s13389-012-0027-1 이게 정말 중요한 숫자가 되는데, 어떻게 그렇게 되었는지에 대한 설명이나 인용이 없습니다. 선택되었습니다. 단순히 하나의 알려진 큰 소수를 선택하는 것은 괜찮지만, 알려진 소수가 있다면 이 큰 소수에 관한 사실은 우리의 선택에 영향을 미칠 수 있습니다. 크립토노트의 다양한 변종 다른 값을 선택할 수 있습니다. 하지만 이 논문에서는 그것이 어떻게 이루어지는지에 대한 논의가 없습니다. 선택은 5페이지에 나열된 다른 전역 매개변수의 선택에 영향을 미칩니다. 이 문서에는 매개변수 값 선택에 대한 섹션이 필요합니다.

개인 사용자 키는 두 개의 서로 다른 개인 EC 키의 쌍(a, b)입니다. 추적 키는 개인 및 공개 ec-키의 쌍(a, B)입니다(여기서 B = bG 및 a ̸= b). 공개 사용자 키는 (a, b)에서 파생된 두 공개 EC 키의 쌍 (A, B)입니다. 표준 주소는 인간에게 친숙한 문자열로 제공되는 공개 사용자 키를 나타냅니다. 오류 수정 포함; 잘린 주소는 주어진 공개 사용자 키의 후반부(B 지점)를 나타냅니다. 오류 수정을 통해 인간 친화적인 문자열로 변환됩니다. 거래 구조는 Bitcoin의 구조와 유사합니다. 모든 사용자가 선택할 수 있습니다. 여러 개의 독립적인 입금(거래 출력)에 해당하는 서명을 합니다. 개인 키를 다른 목적지로 보냅니다. 사용자가 고유한 개인 키와 공개 키를 소유하는 Bitcoin 모델과 달리 제안된 모델은 발신자가 수신자의 주소를 기반으로 일회성 공개 키를 생성하고 임의의 데이터. 이러한 의미에서 동일한 수신자에게 들어오는 거래는 다음으로 전송됩니다. 일회성 공개 키(고유 주소에 직접 연결되지 않음)이며 수신자만 복구할 수 있습니다. (그의 고유한 개인 키를 사용하여) 그의 자금을 상환하기 위한 해당 개인 부분. 수신자는 다음을 수행할 수 있습니다. 링 서명을 사용하여 자금을 지출하고 소유권과 실제 지출을 익명으로 유지합니다. 프로토콜의 세부 사항은 다음 하위 섹션에서 설명됩니다. 4.3 연결할 수 없는 결제 클래식 Bitcoin 주소는 일단 게시되면 수신되는 주소의 명확한 식별자가 됩니다. 이를 서로 연결하고 수신자의 가명과 연결합니다. 누군가가 원한다면 "연결되지 않은" 거래를 받은 경우 개인 채널을 통해 보낸 사람에게 자신의 주소를 전달해야 합니다. 동일한 소유자의 소유임을 입증할 수 없는 다른 거래를 수신하려는 경우 그는 모든 다른 주소를 생성해야 하며 절대 자신의 가명으로 게시하지 않아야 합니다. 공개 비공개 앨리스 캐롤 Bob의 주소 1 Bob의 주소 2 밥의 열쇠 1 밥의 열쇠 2 밥 그림 2. 전통적인 Bitcoin 키/트랜잭션 모델. 우리는 사용자가 단일 주소를 게시하고 무조건 수신할 수 있는 솔루션을 제안합니다. 연결할 수 없는 결제. 각 CryptoNote 출력의 대상(기본적으로)은 공개 키입니다. 수신자의 주소와 발신자의 임의 데이터에서 파생됩니다. Bitcoin에 대한 주요 이점 모든 대상 키는 기본적으로 고유합니다(발신자가 각각에 대해 동일한 데이터를 사용하지 않는 한). 동일한 수신자에게 자신의 거래를 보냅니다). 따라서 "주소 재사용"과 같은 문제는 없습니다. 설계되었으며 어떤 관찰자도 거래가 특정 주소나 링크로 전송되었는지 확인할 수 없습니다. 두 개의 주소를 함께 사용합니다. 6 개인 사용자 키는 두 개의 서로 다른 개인 EC 키의 쌍(a, b)입니다. 추적 키는 개인 및 공개 ec-키의 쌍(a, B)입니다(여기서 B = bG 및 a ̸= b). 공개 사용자 키는 (a, b)에서 파생된 두 공개 EC 키의 쌍 (A, B)입니다. 표준 주소는 인간에게 친숙한 문자열로 제공되는 공개 사용자 키를 나타냅니다. 오류 수정 포함; 잘린 주소는 주어진 공개 사용자 키의 후반부(B 지점)를 나타냅니다. 오류 수정을 통해 인간 친화적인 문자열로 변환됩니다. 거래 구조는 Bitcoin의 구조와 유사합니다. 모든 사용자가 선택할 수 있습니다. 여러 개의 독립적인 입금(거래 출력)에 해당하는 서명을 합니다. 개인 키를 다른 목적지로 보냅니다. 사용자가 고유한 개인 키와 공개 키를 소유하는 Bitcoin의 모델과 달리 제안된 모델은 발신자가 수신자의 주소를 기반으로 일회성 공개 키를 생성하고 임의의 데이터. 이러한 의미에서 동일한 수신자에게 들어오는 거래는 다음으로 전송됩니다. 일회성 공개 키(고유 주소에 직접 연결되지 않음)이며 수신자만 복구할 수 있습니다. (그의 고유한 개인 키를 사용하여) 그의 자금을 상환하기 위한 해당 개인 부분. 수신자는 다음을 수행할 수 있습니다. 링 서명을 사용하여 자금을 지출하고 소유권과 실제 지출을 익명으로 유지합니다. 프로토콜의 세부 사항은 다음 하위 섹션에서 설명됩니다. 4.3 연결할 수 없는 결제 클래식 Bitcoin 주소는 일단 게시되면 수신되는 주소의 명확한 식별자가 됩니다. 이를 서로 연결하고 수신자의 가명과 연결합니다. 누군가가 원한다면 "연결되지 않은" 거래를 받은 경우 개인 채널을 통해 보낸 사람에게 자신의 주소를 전달해야 합니다. 동일한 소유자의 소유임을 입증할 수 없는 다른 거래를 수신하려는 경우 그는 모든 다른 주소를 생성해야 하며 절대 자신의 가명으로 게시하지 않아야 합니다. 공개 비공개 앨리스 캐롤 Bob의 주소 1 Bob의 주소 2 밥의 열쇠 1 밥의 열쇠 2 밥 그림 2. 기존 Bitcoin 키/트랜잭션 모드엘자. 우리는 사용자가 단일 주소를 게시하고 무조건 수신할 수 있는 솔루션을 제안합니다. 연결할 수 없는 결제. 각 CryptoNote 출력의 대상(기본적으로)은 공개 키입니다. 수신자의 주소와 발신자의 임의 데이터에서 파생됩니다. Bitcoin에 대한 주요 이점 모든 대상 키는 기본적으로 고유합니다(발신자가 각각에 대해 동일한 데이터를 사용하지 않는 한). 동일한 수신자에게 자신의 거래를 보냅니다). 따라서 "주소 재사용"과 같은 문제는 없습니다. 설계되었으며 어떤 관찰자도 거래가 특정 주소나 링크로 전송되었는지 확인할 수 없습니다. 두 개의 주소를 함께 사용합니다. 6 11 따라서 이것은 Bitcoin와 비슷하지만 수신자만 사용할 수 있는 무한한 익명의 사서함이 있습니다. 링 서명만큼 익명인 개인 키를 생성할 수 있습니다. Bitcoin은 이런 방식으로 작동합니다. Alex가 Frank로부터 방금 받은 지갑에 0.112 Bitcoin이 있다면 실제로 서명이 있는 것입니다. 메시지 "나, [FRANK]는 0.112 Bitcoin을 [alex] + H0 + N0으로 보냅니다." 여기서 1) Frank가 서명했습니다. 2) Frank가 Alex의 공개 키로 메시지에 서명했습니다. key, [alex], 3) Frank는 비트코인 역사의 일부 형태를 포함했습니다. H0, 4) Frank nonce, N0이라는 임의의 데이터 비트가 포함되어 있습니다. Alex가 Charlene에게 0.011 Bitcoin를 보내고 싶다면 그녀는 Frank의 메시지를 받게 될 것입니다. 이를 H1으로 설정하고 두 개의 메시지에 서명합니다. 하나는 거래용이고 다른 하나는 변경용입니다. H1= "나, [FRANK], 0.112 Bitcoin을 [alex] + H0 + N으로 보냅니다." "나, [ALEX], 0.011 Bitcoin을 [alex]로 보냅니다. [charlene] + H1 + N1" "I, [ALEX]는 [alex] + H1 + N2에 대한 변경으로 0.101 Bitcoin을 보냅니다." Alex는 자신의 개인 키 [ALEX]로 두 메시지에 모두 서명합니다. 첫 번째 메시지는 Charlene의 메시지입니다. 공개 키 [charlene], Alex의 공개 키 [alex]가 포함된 두 번째 메시지, 기록과 일부 무작위로 생성된 nonces N1 및 N2가 적절하게 생성됩니다. Cryptonote는 다음과 같이 작동합니다. Alex가 방금 Frank로부터 받은 지갑에 0.112 Cryptonote가 있다면 실제로 서명된 0.112 암호화폐가 있는 것입니다. "나 [임시 그룹에 속한 사람]은 [일회성 주소] + H0으로 0.112 크립토노트를 보냅니다. + N0." Alex는 자신의 개인 키 [ALEX]를 확인하여 이것이 자신의 돈이라는 것을 발견했습니다. 전달되는 모든 메시지에 대한 [일회성 주소]이며, 그녀가 그것을 사용하고 싶다면 그렇게 합니다. 다음 방법. 그녀는 돈을 받을 사람을 선택합니다. 아마도 Charlene이 드론 공격에 투표하기 시작했을 것입니다. Alex는 대신 Brenda에게 돈을 보내고 싶어합니다. 그래서 Alex는 Brenda의 공개 키인 [brenda]를 찾아봅니다. 그리고 자신의 개인 키인 [ALEX]를 사용하여 일회용 주소 [ALEX+brenda]를 생성합니다. 그녀 그런 다음 암호화폐 사용자 네트워크에서 임의의 컬렉션 C를 선택하고 그녀는 구성합니다. 이 임시 그룹의 링 서명입니다. 우리는 기록을 이전 메시지로 설정하고 추가합니다. nonces, 평소대로 진행하시겠습니까? H1 = "나 [임시 그룹의 누군가]는 [일회성 주소] + H0로 0.112 암호화폐를 보냅니다. + N0." "나 [컬렉션 C의 누군가]는 [ALEX+brenda에서 만든 일회용 주소] + H1 + N1로 0.011 암호화폐를 보냅니다." "나 [컬렉션 C의 누군가]는 [ALEX+alex에서 만든 일회용 주소] + H1 + N2로 변경 사항으로 0.101 암호화폐를 보냅니다." 이제 Alex와 Brenda는 수신되는 모든 메시지에서 다음과 같은 일회성 주소를 검색합니다. 해당 키를 사용하여 생성되었습니다. 만약 그들이 뭔가를 발견했다면, 그 메시지는 그들만의 새로운 메시지입니다. 암호화폐! 그럼에도 불구하고 거래는 여전히 blockchain에 도달합니다. 해당 주소로 코인이 들어오면 범죄자, 정치 기부자, 위원회 및 계좌에서 발송되는 것으로 알려져 있습니다. 엄격한 예산(예: 횡령)이 있거나 해당 코인의 새로운 소유자가 실수를 한 경우 그리고 이 코인을 그가 소유한 것으로 알려진 코인과 함께 공통 주소, 즉 익명 지그로 보냅니다. 비트코인에 있어요.

개인 사용자 키는 두 개의 서로 다른 개인 EC 키의 쌍(a, b)입니다. 추적 키는 개인 및 공개 ec-키의 쌍(a, B)입니다(여기서 B = bG 및 a ̸= b). 공개 사용자 키는 (a, b)에서 파생된 두 공개 EC 키의 쌍 (A, B)입니다. 표준 주소는 인간에게 친숙한 문자열로 제공되는 공개 사용자 키를 나타냅니다. 오류 수정 포함; 잘린 주소는 주어진 공개 사용자 키의 후반부(B 지점)를 나타냅니다. 오류 수정을 통해 인간 친화적인 문자열로 변환됩니다. 거래 구조는 Bitcoin의 구조와 유사합니다. 모든 사용자가 선택할 수 있습니다. 여러 개의 독립적인 입금(거래 출력)에 해당하는 서명을 합니다. 개인 키를 다른 목적지로 보냅니다. 사용자가 고유한 개인 키와 공개 키를 소유하는 Bitcoin 모델과 달리 제안된 모델은 발신자가 수신자의 주소를 기반으로 일회성 공개 키를 생성하고 임의의 데이터. 이러한 의미에서 동일한 수신자에게 들어오는 거래는 다음으로 전송됩니다. 일회성 공개 키(고유 주소에 직접 연결되지 않음)이며 수신자만 복구할 수 있습니다. (그의 고유한 개인 키를 사용하여) 그의 자금을 상환하기 위한 해당 개인 부분. 수신자는 다음을 수행할 수 있습니다. 링 서명을 사용하여 자금을 지출하고 소유권과 실제 지출을 익명으로 유지합니다. 프로토콜의 세부 사항은 다음 하위 섹션에서 설명됩니다. 4.3 연결할 수 없는 결제 클래식 Bitcoin 주소는 일단 게시되면 수신에 대한 명확한 식별자가 됩니다. 이를 서로 연결하고 수신자의 가명과 연결합니다. 누군가가 원한다면 "연결되지 않은" 거래를 받은 경우 개인 채널을 통해 보낸 사람에게 자신의 주소를 전달해야 합니다. 동일한 소유자의 소유임을 입증할 수 없는 다른 거래를 수신하려는 경우 그는 모든 다른 주소를 생성해야 하며 절대 자신의 가명으로 게시하지 않아야 합니다. 공개 비공개 앨리스 캐롤 Bob의 주소 1 Bob의 주소 2 밥의 열쇠 1 밥의 열쇠 2 밥 그림 2. 전통적인 Bitcoin 키/트랜잭션 모델. 우리는 사용자가 단일 주소를 게시하고 무조건 수신할 수 있는 솔루션을 제안합니다. 연결할 수 없는 결제. 각 CryptoNote 출력의 대상(기본적으로)은 공개 키입니다. 수신자의 주소와 발신자의 임의 데이터에서 파생됩니다. Bitcoin에 대한 주요 이점 모든 대상 키는 기본적으로 고유합니다(발신자가 각각에 대해 동일한 데이터를 사용하지 않는 한). 동일한 수신자에게 자신의 거래를 보냅니다). 따라서 "주소 재사용"과 같은 문제는 없습니다. 설계되었으며 어떤 관찰자도 거래가 특정 주소나 링크로 전송되었는지 확인할 수 없습니다. 두 개의 주소를 함께 사용합니다. 6 개인 사용자 키는 두 개의 서로 다른 개인 EC 키의 쌍(a, b)입니다. 추적 키는 개인 및 공개 ec-키의 쌍(a, B)입니다(여기서 B = bG 및 a ̸= b). 공개 사용자 키는 (a, b)에서 파생된 두 공개 EC 키의 쌍 (A, B)입니다. 표준 주소는 인간에게 친숙한 문자열로 제공되는 공개 사용자 키를 나타냅니다. 오류 수정 포함; 잘린 주소는 주어진 공개 사용자 키의 후반부(B 지점)를 나타냅니다. 오류 수정을 통해 인간 친화적인 문자열로 변환됩니다. 거래 구조는 Bitcoin의 구조와 유사합니다. 모든 사용자가 선택할 수 있습니다. 여러 개의 독립적인 입금(거래 출력)에 해당하는 서명을 합니다. 개인 키를 다른 목적지로 보냅니다. 사용자가 고유한 개인 키와 공개 키를 소유하는 Bitcoin의 모델과 달리 제안된 모델은 발신자가 수신자의 주소를 기반으로 일회성 공개 키를 생성하고 임의의 데이터. 이러한 의미에서 동일한 수신자에게 들어오는 거래는 다음으로 전송됩니다. 일회성 공개 키(고유 주소에 직접 연결되지 않음)이며 수신자만 복구할 수 있습니다. (그의 고유한 개인 키를 사용하여) 그의 자금을 상환하기 위한 해당 개인 부분. 수신자는 다음을 수행할 수 있습니다. 링 서명을 사용하여 자금을 지출하고 소유권과 실제 지출을 익명으로 유지합니다. 프로토콜의 세부 사항은 다음 하위 섹션에서 설명됩니다. 4.3 연결할 수 없는 결제 클래식 Bitcoin 주소는 일단 게시되면 수신되는 주소의 명확한 식별자가 됩니다. 이를 서로 연결하고 수신자의 가명과 연결합니다. 누군가가 원한다면 "연결되지 않은" 거래를 받은 경우 개인 채널을 통해 보낸 사람에게 자신의 주소를 전달해야 합니다. 동일한 소유자의 소유임을 입증할 수 없는 다른 거래를 수신하려는 경우 그는 모든 다른 주소를 생성해야 하며 절대 자신의 가명으로 게시하지 않아야 합니다. 공개 비공개 앨리스 캐롤 Bob의 주소 1 Bob의 주소 2 밥의 열쇠 1 밥의 열쇠 2 밥 그림 2. 기존 Bitcoin 키/트랜잭션 모드엘자. 우리는 사용자가 단일 주소를 게시하고 무조건 수신할 수 있는 솔루션을 제안합니다. 연결할 수 없는 결제. 각 CryptoNote 출력의 대상(기본적으로)은 공개 키입니다. 수신자의 주소와 발신자의 임의 데이터에서 파생됩니다. Bitcoin에 대한 주요 이점 모든 대상 키는 기본적으로 고유합니다(발신자가 각각에 대해 동일한 데이터를 사용하지 않는 한). 동일한 수신자에게 자신의 거래를 보냅니다). 따라서 "주소 재사용"과 같은 문제는 없습니다. 설계되었으며 어떤 관찰자도 거래가 특정 주소나 링크로 전송되었는지 확인할 수 없습니다. 두 개의 주소를 함께 사용합니다. 6 12 따라서 사용자가 주소(실제로는 공개 키)에서 주소로 코인을 보내는 대신 (또 다른 공개키) 자신의 개인키를 이용하여 일회용 사서함에서 코인을 전송합니다. (친구의 공개 키를 사용하여 생성됨)을 일회성 사서함에 (비슷하게) 사용하여 자신의 개인 키. 어떤 의미에서 우리는 "좋아, 돈이 나오는 동안 모두 돈에서 손을 떼세요"라고 말하는 것입니다. 이리저리 옮겼다! 우리의 열쇠가 그 상자를 열 수 있다는 것을 아는 것만으로도 충분합니다. 우리는 상자 안에 돈이 얼마나 들어 있는지 알고 있습니다. 사서함이나 사서함에 지문을 넣지 마십시오. 실제로 사용하고, 현금 그 자체가 담긴 상자를 거래하면 됩니다. 그렇게 하면 누가 보냈는지 알 수 없지 하지만 이러한 공개 주소의 내용은 여전히 마찰이 없고 대체 가능하며 분할 가능하고 비트코인처럼 우리가 원하는 다른 좋은 품질의 화폐를 여전히 모두 보유하고 있습니다." 무한한 사서함 세트. 주소를 공개하면 개인 키가 있습니다. 나는 내 개인 키와 귀하의 주소를 사용합니다. 공개 키를 생성하기 위한 임의의 데이터. 알고리즘은 다음과 같이 설계되었습니다. 공개 키를 생성하는 데 주소가 사용되었습니다. 귀하의 개인 키만 잠금을 해제할 수 있습니다. 메시지. 관찰자 Eve는 귀하가 주소를 공개하는 것을 보고, 제가 발표하는 공개 키를 봅니다. 그러나, 그녀는 내가 당신의 주소를 기반으로 내 공개 키를 발표했는지, 아니면 그녀의 주소를 기반으로 했는지, 아니면 브렌다의 주소를 기반으로 했는지 모릅니다. 아니면 샤를린의 것, 아니면 누구든지. 그녀는 내가 발표한 공개 키와 자신의 개인 키를 확인합니다. 그리고 그것이 작동하지 않는 것을 봅니다; 그것은 그녀의 돈이 아닙니다. 그녀는 다른 사람의 개인 키를 알지 못합니다. 메시지 수신자만이 메시지 잠금을 해제할 수 있는 개인 키를 가지고 있습니다. 그러니 아무도 이야기를 들으면 돈을 받는 사람은커녕 누가 돈을 받았는지 알 수 있습니다.

공개 비공개 앨리스 캐롤 일회용 키 일회용 키 일회용 키 밥 밥의 열쇠 밥의 주소 그림 3. CryptoNote 키/트랜잭션 모델. 먼저 보낸 사람은 Dffie-Hellman 교환을 수행하여 자신의 데이터에서 공유 비밀을 얻고 수취인 주소의 절반. 그런 다음 공유 키를 사용하여 일회성 대상 키를 계산합니다. 비밀과 주소의 후반부. 수신자로부터 두 개의 서로 다른 EC 키가 필요합니다. 이 두 단계에서 표준 CryptoNote 주소는 Bitcoin 지갑의 거의 두 배입니다. 주소. 수신기는 또한 해당 데이터를 복구하기 위해 Diffie-Hellman 교환을 수행합니다. 비밀열쇠. 표준 거래 순서는 다음과 같습니다. 1. Alice는 자신의 표준 주소를 공개한 Bob에게 지불금을 보내고 싶어합니다. 그녀 주소의 압축을 풀고 Bob의 공개 키(A, B)를 얻습니다. 2. Alice는 무작위 \(r \in [1, l - 1]\)을 생성하고 일회성 공개 키 \(P = H_s(rA)G +\)를 계산합니다. 비. 3. Alice는 P를 출력의 대상 키로 사용하고 값 R = rG(일부로)도 팩합니다. Dffie-Hellman 교환의) 거래 어딘가에 있습니다. 그녀가 만들 수 있다는 점에 유의하세요. 고유한 공개 키가 있는 다른 출력: 서로 다른 수신자의 키(Ai, Bi)는 서로 다른 Pi를 의미합니다. 같은 r에도 불구하고. 거래 송신 공개 키 송신 출력 금액 대상 키 R = rG P = Hs(rA)G + B 수신기 공개 키 발신자의 임의 데이터 아르 (A, B) 그림 4. 표준 거래 구조. 4. Alice가 거래를 보냅니다. 5. Bob은 자신의 개인 키(a, b)를 사용하여 통과하는 모든 트랜잭션을 확인하고 P ′ =를 계산합니다. Hs(aR)G + B. 수신자인 Bob과의 Alice의 거래가 그 중 하나라면, 그러면 aR = arG = rA이고 P' = P입니다. 7 공개 비공개 앨리스 캐롤 일회용 키 일회용 키 일회용 키 밥 밥의 열쇠 밥의 주소 그림 3. CryptoNote 키/트랜잭션 모델. 먼저 보낸 사람은 Dffie-Hellman 교환을 수행하여 자신의 데이터에서 공유 비밀을 얻고 수취인 주소의 절반. 그런 다음 공유 키를 사용하여 일회성 대상 키를 계산합니다. 비밀과 주소의 후반부. 수신자로부터 두 개의 서로 다른 EC 키가 필요합니다. 이 두 단계에서 표준 CryptoNote 주소는 Bitcoin 지갑의 거의 두 배입니다. 주소. 수신기는 또한 해당 데이터를 복구하기 위해 Diffie-Hellman 교환을 수행합니다. 비밀열쇠. 표준 거래 순서는 다음과 같습니다. 1. Alice는 자신의 표준 주소를 공개한 Bob에게 지불금을 보내고 싶어합니다. 그녀 주소의 압축을 풀고 Bob의 공개 키(A, B)를 얻습니다. 2. Alice는 무작위 \(r \in [1, l - 1]\)을 생성하고 일회성 공개 키 \(P = H_s(rA)G +\)를 계산합니다. 비. 3. Alice는 P를 출력의 대상 키로 사용하고 값 R = rG(일부로)도 팩합니다. Dffie-Hellman 교환의) 거래 어딘가에 있습니다. 그녀가 만들 수 있다는 점에 유의하세요. 고유한 공개 키가 있는 다른 출력: 서로 다른 수신자의 키(Ai, Bi)는 서로 다른 Pi를 의미합니다. 같은 r에도 불구하고. 거래 송신 공개 키 송신 출력 금액 대상 키 R = rG P = Hs(rA)G + B 수신기 공개 키 발신자의 임의 데이터 아르 (A, B) 그림 4. 표준 거래 구조. 4. Alice가 거래를 보냅니다. 5. Bob은 자신의 개인 키(a, b)를 사용하여 통과하는 모든 트랜잭션을 확인하고 P ′ =를 계산합니다. Hs(aR)G + B. 수신자인 Bob과의 Alice의 거래가 그 중 하나라면, 그러면 aR = arG = rA이고 P' = P입니다. 7 13 암호화 선택을 구현하는 것이 얼마나 골치 아픈 일인지 궁금합니다. 계획. 타원 또는 기타. 따라서 미래에 어떤 계획이 깨지면 통화가 전환됩니다. 걱정하지 않고. 아마도 엉덩이에 큰 고통이있을 것입니다. 좋아요, 이것이 바로 제가 이전 댓글에서 설명한 내용입니다. Diffie-Hellman 유형 교환은 깔끔합니다. Alex와 Brenda가 각각 비밀 번호 A와 B를 가지고 있다고 가정해 보겠습니다. 그들은 비밀을 지키는 데 관심이 없다, a와 b. 그들은 없이 공유 비밀을 생성하려고 합니다. 그것을 발견한 에바. Diffie와 Hellman은 Alex와 Brenda가 공유할 수 있는 방법을 고안했습니다. 공개 번호 a와 b는 있지만 비공개 번호 A와 B는 제외하고 공유 비밀을 생성합니다. K. Eva가 수신 대기 없이 이 공유 비밀 K를 사용하여 동일한 비밀을 생성할 수 있습니다. K, Alex 및 Brenda는 이제 K를 비밀 암호화 키로 사용하고 비밀 메시지를 다시 전달할 수 있습니다. 그리고 앞으로. 100보다 훨씬 큰 숫자에서도 작동해야 하지만 할 수 있는 방법은 다음과 같습니다. 100을 모듈로 정수로 처리하는 것은 "모든 것을 버리는 것과 같기 때문에 100을 사용할 것입니다. 하지만 숫자의 마지막 두 자리는요." Alex와 Brenda는 각각 A, a, B, b를 선택합니다. 그들은 A와 B를 비밀로 유지합니다. Alex는 Brenda에게 자신의 모듈로 100 값(마지막 두 자리)을 말하고 Brenda는 Alex에게 말합니다. b의 값은 모듈로 100입니다. 이제 Eva는 (a,b) 모듈로 100을 알고 있습니다. 그러나 Alex는 (a,b,A)를 알고 있으므로 그녀는 x=abA 모듈로 100을 계산할 수 있습니다.Alex는 우리가 작업 중이기 때문에 마지막 숫자만 빼고 다 잘라냅니다. 다시 정수 모듈로 100 아래에서. 마찬가지로 Brenda는 (a,b,B)를 알고 있으므로 계산할 수 있습니다. y=abB 모듈로 100. 이제 Alex는 x를 게시할 수 있고 Brenda는 y를 게시할 수 있습니다. 하지만 이제 Alex는 yA = abBA 모듈로 100을 계산할 수 있고 Brenda는 xB를 계산할 수 있습니다. = abBA 모듈로 100. 둘 다 같은 번호를 알고 있어요! 하지만 Eva가 들은 것은 (a,b,abA,abB). 그녀는 abA*B를 계산하는 쉬운 방법이 없습니다. 이제 이것이 Diffie-Hellman 교환에 대해 생각하는 가장 쉽고 안전하지 않은 방법입니다. 더 안전한 버전이 존재합니다. 그러나 대부분의 버전은 정수 인수분해와 이산 때문에 작동합니다. 로그는 어렵고 두 문제 모두 양자 컴퓨터로 쉽게 해결됩니다. 양자에 저항하는 버전이 있는지 살펴보겠습니다. http://en.wikipedia.org/wiki/Diffie%E2%80%93Hellman_key_exchange 여기에 나열된 "표준 txn 시퀀스"에는 SIGNATURES와 같은 전체 단계가 누락되어 있습니다. 여기서는 그것들이 당연하게 여겨집니다. 정말 안 좋은 일입니다. 왜냐하면 우리가 진행하는 순서가 서명 항목, 서명된 메시지에 포함된 정보 등... 이 모든 것이 매우 프로토콜에 중요합니다. " 표준 거래 순서"는 전체 시스템의 보안에 의문을 제기할 수 있습니다. 더욱이, 논문 뒷부분에 제시된 증명은 다음과 같은 경우 충분히 엄격하지 않을 수 있습니다. 그들이 작업하는 프레임워크는 이 섹션에서처럼 느슨하게 정의됩니다.

공개 비공개 앨리스 캐롤 일회용 키 일회용 키 일회용 키 밥 밥의 열쇠 밥의 주소 그림 3. CryptoNote 키/트랜잭션 모델. 먼저 보낸 사람은 Dffie-Hellman 교환을 수행하여 자신의 데이터에서 공유 비밀을 얻고 수취인 주소의 절반. 그런 다음 공유 키를 사용하여 일회성 대상 키를 계산합니다. 비밀과 주소의 후반부. 수신자로부터 두 개의 서로 다른 EC 키가 필요합니다. 이 두 단계에서 표준 CryptoNote 주소는 Bitcoin 지갑의 거의 두 배입니다. 주소. 수신기는 또한 해당 데이터를 복구하기 위해 Diffie-Hellman 교환을 수행합니다. 비밀열쇠. 표준 거래 순서는 다음과 같습니다. 1. Alice는 자신의 표준 주소를 공개한 Bob에게 지불금을 보내고 싶어합니다. 그녀 주소의 압축을 풀고 Bob의 공개 키(A, B)를 얻습니다. 2. Alice는 무작위 \(r \in [1, l - 1]\)을 생성하고 일회성 공개 키 \(P = H_s(rA)G +\)를 계산합니다. 비. 3. Alice는 P를 출력의 대상 키로 사용하고 값 R = rG(일부로)도 팩합니다. Dffie-Hellman 교환의) 거래 어딘가에 있습니다. 그녀가 만들 수 있다는 점에 유의하세요. 고유한 공개 키가 있는 다른 출력: 서로 다른 수신자의 키(Ai, Bi)는 서로 다른 Pi를 의미합니다. 같은 r에도 불구하고. 거래 송신 공개 키 송신 출력 금액 대상 키 R = rG P = Hs(rA)G + B 수신기 공개 키 발신자의 임의 데이터 아르 (A, B) 그림 4. 표준 거래 구조. 4. Alice가 거래를 보냅니다. 5. Bob은 자신의 개인 키(a, b)를 사용하여 통과하는 모든 트랜잭션을 확인하고 P ′ =를 계산합니다. Hs(aR)G + B. 수신자인 Bob과의 Alice의 거래가 그 중 하나라면, 그러면 aR = arG = rA이고 P' = P입니다. 7 공개 비공개 앨리스 캐롤 일회용 키 일회용 키 일회용 키 밥 밥의 열쇠 밥의 주소 그림 3. CryptoNote 키/트랜잭션 모델. 먼저 보낸 사람은 Dffie-Hellman 교환을 수행하여 자신의 데이터에서 공유 비밀을 얻고 수취인 주소의 절반. 그런 다음 공유 키를 사용하여 일회성 대상 키를 계산합니다. 비밀과 주소의 후반부. 수신자로부터 두 개의 서로 다른 EC 키가 필요합니다. 이 두 단계에서 표준 CryptoNote 주소는 Bitcoin 지갑의 거의 두 배입니다. 주소. 수신기는 또한 해당 데이터를 복구하기 위해 Diffie-Hellman 교환을 수행합니다. 비밀열쇠. 표준 거래 순서는 다음과 같습니다. 1. Alice는 자신의 표준 주소를 공개한 Bob에게 지불금을 보내고 싶어합니다. 그녀 주소의 압축을 풀고 Bob의 공개 키(A, B)를 얻습니다. 2. Alice는 무작위 \(r \in [1, l - 1]\)을 생성하고 일회성 공개 키 \(P = H_s(rA)G +\)를 계산합니다. 비. 3. Alice는 P를 출력의 대상 키로 사용하고 값 R = rG(일부로)도 팩합니다. Dffie-Hellman 교환의) 거래 어딘가에 있습니다. 그녀가 만들 수 있다는 점에 유의하세요. 고유한 공개 키가 있는 다른 출력: 서로 다른 수신자의 키(Ai, Bi)는 서로 다른 Pi를 의미합니다. 같은 r에도 불구하고. 거래 송신 공개 키 송신 출력 금액 대상 키 R = rG P = Hs(rA)G + B 수신기 공개 키 발신자의 임의 데이터 아르 (A, B) 그림 4. 표준 거래 구조. 4. Alice가 거래를 보냅니다. 5. Bob은 자신의 개인 키(a, b)를 사용하여 통과하는 모든 트랜잭션을 확인하고 P ′ =를 계산합니다. Hs(aR)G + B. 수신자인 Bob과의 Alice의 거래가 그 중 하나라면, 그러면 aR = arG = rA이고 P' = P입니다. 7 14 저자(들?)는 용어를 전체적으로 똑바로 유지하는 데 끔찍한 일을 하고 있습니다. 텍스트, 특히 이 다음 부분에서요. 이 논문의 다음 화신은 반드시 훨씬 더 엄격합니다. 본문에서 그들은 P를 일회용 공개 키라고 부릅니다. 다이어그램에서는 R을 다음과 같이 나타냅니다. "Tx 공개 키"이고 P는 "대상 키"입니다. 내가 이 글을 다시 쓴다면, 이 섹션을 논의하기 전에 몇 가지 용어를 매우 구체적으로 설명하십시오. 이 엘은 엄청납니다. 5페이지를 참조하세요. 누가 엘을 선택합니까? 다이어그램은 무작위로 선택된 트랜잭션 공개 키 R = rG를 보여줍니다. 발신자에 의한 Tx 출력의 일부가 아닙니다. 여러개에 걸쳐 동일할 수 있기 때문입니다. 여러 사람과 거래하며 나중에 지출하는 데 사용되지 않습니다. 새로운 R이 생성됩니다. 새로운 CryptoNote 거래를 브로드캐스트하고 싶을 때마다. 또한 R만 사용됩니다. 귀하가 거래 수취인인지 확인하기 위해. 정크 데이터는 아니지만 누구에게나 정크 데이터입니다 (A, B)와 관련된 개인 키가 없습니다. 반면에 대상 키는 P = Hs(rA)G + B가 Tx 출력의 일부입니다. 모두 통과하는 모든 거래의 데이터를 조사하면서 자신이 생성한 P*를 확인해야 합니다. 이 P를 사용하여 그들이 이 통과 트랜잭션을 소유하고 있는지 확인합니다. 사용되지 않은 거래 결과가 있는 사람 (UTXO)에는 이러한 P가 여러 개 놓여 있을 것입니다. 지출을 하기 위해서는디, 그들은 P를 포함한 새로운 메시지에 서명하세요. Alice는 사용되지 않은 거래 출력 대상 키와 연결된 일회용 개인 키를 사용하여 이 거래에 서명해야 합니다. Alice가 소유한 각 대상 키는 장착되어 있습니다. (아마도) Alice가 소유한 일회성 개인 키를 사용합니다. 앨리스가 원할 때마다 대상 키의 내용을 나, Bob, Brenda, Charlie 또는 Charlene에게 보내세요. 그녀의 개인 키를 사용하여 거래에 서명합니다. 거래가 접수되면 새로운 내용을 받게 됩니다. Tx 공개키, 새로운 대상 공개키, 그리고 새로운 일회용 개인키 x를 복구할 수 있게 됩니다. 내 일회성 개인 키 x를 새 거래의 공개 대상과 결합 키는 새 트랜잭션을 보내는 방법입니다.

- Bob은 해당하는 일회용 개인 키를 복구할 수 있습니다: x = Hs(aR) + b, 따라서 P = xG. 그는 x와의 거래에 서명함으로써 언제든지 이 출력을 사용할 수 있습니다. 거래 송신 공개 키 송신 출력 금액 대상 키 P' = Hs(aR)G + bG 일회용 공개 키 x = Hs(aR) + b 일회용 개인 키 수신기 개인 키 (a, b) R 피' ?=피 그림 5. 들어오는 거래 확인. 결과적으로 Bob은 일회성 공개 키와 관련된 입금을 받습니다. 관중에게는 연결이 불가능합니다. 몇 가지 추가 참고 사항: • Bob이 자신의 거래를 "인식"할 때(5단계 참조) 실제로는 자신의 거래 중 절반만 사용합니다. 개인 정보: (a, B). 추적 키라고도 알려진 이 쌍은 전달될 수 있습니다. 제3자(캐롤)에게. Bob은 그녀에게 새로운 거래 처리를 위임할 수 있습니다. 밥 Carol은 일회용 비밀 키 p를 복구할 수 없기 때문에 명시적으로 신뢰할 필요가 없습니다. Bob의 전체 개인 키 없이(a, b). 이 접근 방식은 Bob에게 대역폭이 부족할 때 유용합니다. 또는 계산 능력(스마트폰, 하드웨어 지갑 등). • Alice가 Bob의 주소로 거래를 보냈다는 것을 증명하고 싶은 경우 다음 중 하나를 공개할 수 있습니다. r 또는 그녀가 r을 알고 있음을 증명하기 위해 모든 종류의 영지식 프로토콜을 사용합니다(예: 서명을 통해). r)과의 거래. • Bob이 들어오는 모든 거래가 기록되는 감사 호환 주소를 갖고 싶어하는 경우 연결이 가능하면 추적 키를 게시하거나 잘린 주소를 사용할 수 있습니다. 해당 주소 하나의 공개 EC 키 B만 나타내고 프로토콜에서 요구하는 나머지 부분은 다음과 같습니다. 그것으로부터 다음과 같이 유도됩니다: a = Hs(B) 및 A = Hs(B)G. 두 경우 모두 모든 사람은 Bob의 들어오는 모든 거래를 "인식"할 수 있지만 물론 누구도 그 거래를 소비할 수 없습니다. 비밀 키 없이 그 안에 포함된 자금 b. 4.4 일회성 링 서명 일회성 링 서명을 기반으로 하는 프로토콜을 사용하면 사용자는 무조건적인 연결 해제를 달성할 수 있습니다. 불행하게도 일반적인 유형의 암호화 서명을 사용하면 거래를 추적할 수 있습니다. 각각의 송신자와 수신자. 이 결함에 대한 우리의 해결책은 다른 서명을 사용하는 것입니다. 현재 전자현금시스템에서 사용되는 것과는 다른 유형이다. 먼저, 명시적인 언급 없이 알고리즘에 대한 일반적인 설명을 제공하겠습니다. 전자현금. 일회성 링 서명에는 네 가지 알고리즘(GEN, SIG, VER, LNK)이 포함되어 있습니다. GEN: 공개 매개변수를 가져와서 ec-쌍(P, x)과 공개 키 I를 출력합니다. SIG: 메시지 m, 공개 키 세트 \(S'\) {Pi}i̸=s, 쌍(Ps, xs)을 취하고 서명 \(\sigma\)를 출력합니다. 그리고 집합 \(S = \)S'\( \cup \{P_s\}\). 8

-

Bob은 해당하는 일회용 개인 키를 복구할 수 있습니다: x = Hs(aR) + b, 따라서 P = xG. 그는 x와의 거래에 서명함으로써 언제든지 이 출력을 사용할 수 있습니다. 거래 송신 공개 키 송신 출력 금액 대상 키 P' = Hs(aR)G + bG 일회용 공개 키 x = Hs(aR) + b 일회용 개인 키 수신기 개인 키 (a, b) R 피' ?=피 그림 5. 들어오는 거래 확인. 결과적으로 Bob은 일회성 공개 키와 관련된 입금을 받습니다. 관중에게는 연결이 불가능합니다. 몇 가지 추가 참고사항: • Bob이 자신의 거래를 "인식"할 때(5단계 참조) 실제로는 자신의 거래 중 절반만 사용합니다. 개인 정보: (a, B). 추적 키라고도 알려진 이 쌍은 전달될 수 있습니다. 제3자(캐롤)에게. Bob은 그녀에게 새로운 거래 처리를 위임할 수 있습니다. 밥 Carol은 일회용 비밀 키 p를 복구할 수 없기 때문에 명시적으로 신뢰할 필요가 없습니다. Bob의 전체 개인 키 없이(a, b). 이 접근 방식은 Bob에게 대역폭이 부족할 때 유용합니다. 또는 계산 능력(스마트폰, 하드웨어 지갑 등). • Alice가 Bob의 주소로 거래를 보냈다는 것을 증명하고 싶은 경우 다음 중 하나를 공개할 수 있습니다. r 또는 그녀가 r을 알고 있음을 증명하기 위해 모든 종류의 영지식 프로토콜을 사용합니다(예: 서명을 통해). r)과의 거래. • Bob이 들어오는 모든 거래가 기록되는 감사 호환 주소를 갖고 싶어하는 경우 연결이 가능하면 추적 키를 게시하거나 잘린 주소를 사용할 수 있습니다. 해당 주소 하나의 공개 EC 키 B만 나타내고 프로토콜에서 요구하는 나머지 부분은 다음과 같습니다. 그것으로부터 다음과 같이 유도됩니다: a = Hs(B) 및 A = Hs(B)G. 두 경우 모두 모든 사람은 Bob의 들어오는 모든 거래를 "인식"할 수 있지만 물론 누구도 그 거래를 소비할 수 없습니다. 비밀 키 없이 그 안에 포함된 자금 b. 4.4 일회성 링 서명 일회성 링 서명을 기반으로 하는 프로토콜을 사용하면 사용자는 무조건적인 연결 해제를 달성할 수 있습니다. 불행하게도 일반적인 유형의 암호화 서명을 사용하면 거래를 추적할 수 있습니다. 각각의 송신자와 수신자. 이 결함에 대한 우리의 해결책은 다른 서명을 사용하는 것입니다. 현재 전자현금시스템에서 사용되는 것과는 다른 유형이다. 먼저 제너레이터를 제공하겠습니다.명시적인 참조 없이 우리 알고리즘에 대한 모든 설명 전자현금. 일회성 링 서명에는 네 가지 알고리즘(GEN, SIG, VER, LNK)이 포함되어 있습니다. GEN: 공개 매개변수를 가져와서 ec-쌍(P, x)과 공개 키 I를 출력합니다. SIG: 메시지 m, 공개 키 세트 \(S'\) {Pi}i̸=s, 쌍(Ps, xs)을 취하고 서명 \(\sigma\)를 출력합니다. 그리고 집합 \(S = \)S'\( \cup \{P_s\}\). 8 15 여기에서 사용되지 않은 거래 출력은 어떻게 되나요? 다이어그램은 거래 출력이 금액과 대상 키라는 두 가지 데이터 포인트로만 구성되어 있음을 나타냅니다. 하지만 이건 아니다 이 "출력"을 사용하려고 할 때 여전히 R=rG를 알아야 하기 때문에 충분합니다. r은 보낸 사람이 선택하고 R은 a) 수신되는 암호화폐를 귀하의 암호화폐로 인식하는 데 사용됩니다. b) 귀하의 암호화폐를 "청구"하는 데 사용되는 일회용 개인 키를 생성하는 데 사용됩니다. 이 부분에서 제가 이해하지 못하는 부분은요? 이론적으로 "좋아요, 우리는 이것을 가지고 있습니다 서명과 트랜잭션을 프로그래밍 세계로 주고받습니다. "알겠습니다. 구체적으로 어떤 정보가 개인 UTXO을 구성하나요?" 이 질문에 대답하는 가장 좋은 방법은 완전히 주석 처리되지 않은 코드 본문을 파헤치는 것입니다. 잘 가요, 바이트코인 팀. 기억하세요: 연결 가능성은 "동일한 사람이 보냈습니까?"를 의미합니다. 연결 해제 가능성은 "동일한 작업을 수행함"을 의미합니다. 사람이 받나요?". 따라서 시스템은 연결 가능하거나 연결 불가능할 수 있으며, 연결 불가능하거나 연결 불가능할 수 있습니다. 짜증나, 나도 알아. 따라서 Nic van Saberhagen이 "...입금은 일회성 결제와 연관되어 있습니다"라고 말합니다. 관중이 연결할 수 없는 공개 키"라는 말이 무슨 뜻인지 살펴보겠습니다. 먼저, Alice가 Bob에게 동일한 트랜잭션 두 개를 보내는 상황을 생각해 보세요. 같은 주소로 보내세요. Bitcoin 세계에서 앨리스는 이미 실수를 저질렀습니다. 동일한 주소에서 보내는 것이므로 거래가 제한에 대한 우리의 욕구에 실패했습니다. 연결성. 게다가 같은 주소로 돈을 보냈기 때문에 우리의 바람대로 되지 않았습니다. 연결 해제를 위해. 이 비트코인 거래는 (완전히) 연결이 가능하고 연결이 불가능했습니다. 반면, 암호화폐 세계에서는 앨리스가 밥에게 암호화폐를 보낸다고 가정해 보겠습니다. Bob의 공개 주소를 사용합니다. 그녀는 알려진 모든 공개 키를 난독화하는 공개 키 세트로 선택합니다. 워싱턴 DC 메트로 지역의 열쇠. Alex는 자신의 키를 사용하여 일회용 공개 키를 생성합니다. 정보 및 Bob의 공개 정보. 그녀는 돈을 보내고, 모든 관찰자는 그럴 것입니다. "워싱턴 DC 메트로 지역에서 누군가가 2.3개의 암호화폐를 보냈습니다. 일회성 공개 주소 XYZ123입니다." 여기서는 연결 가능성을 확률적으로 제어하므로 이를 "거의 연결 불가능"이라고 부르겠습니다. 또한 우리는 일회성 공개 키 자금이 전송되는 것을 볼 수 있습니다. 수신자를 의심하더라도 Bob이었습니다. 우리는 그의 개인 키를 갖고 있지 않기 때문에 통과하는 트랜잭션이 있는지 테스트할 수 없습니다. 그의 암호화폐를 상환하기 위해 일회성 개인 키를 생성하는 것은 말할 것도 없고 Bob의 것입니다. 그래서 이것은 실제로는 완전히 "연결할 수 없습니다". 그래서 이것은 가장 깔끔한 트릭입니다. 누가 다른 MtGox를 정말로 신뢰하고 싶나요? 우리는 어쩌면 Coinbase에 일정량의 BTC를 편안하게 보관할 수 있지만 비트코인 보안의 궁극적인 목표는 실제 지갑. 불편한 일입니다. 이 경우 귀하는 귀하의 개인 키를 손상시키지 않고 개인 키의 절반을 무신뢰적으로 제공할 수 있습니다. 돈을 쓰는 자신의 능력. 이렇게 할 때 당신이 하는 일은 누군가에게 연결 해제 방법을 알려주는 것뿐입니다. 다른 이중 지출에 대한 증거와 같이 통화처럼 작동하는 CN의 속성은 보존됩니다. 뭐.

-

Bob은 해당하는 일회용 개인 키를 복구할 수 있습니다: x = Hs(aR) + b, 따라서 P = xG. 그는 x와의 거래에 서명함으로써 언제든지 이 출력을 사용할 수 있습니다. 거래 송신 공개 키 송신 출력 금액 대상 키 P' = Hs(aR)G + bG 일회용 공개 키 x = Hs(aR) + b 일회용 개인 키 수신기 개인 키 (a, b) R 피' ?=피 그림 5. 들어오는 거래 확인. 결과적으로 Bob은 일회성 공개 키와 관련된 입금을 받습니다. 관중에게는 연결이 불가능합니다. 몇 가지 추가 참고 사항: • Bob이 자신의 거래를 "인식"할 때(5단계 참조) 실제로는 자신의 거래 중 절반만 사용합니다. 개인 정보: (a, B). 추적 키라고도 알려진 이 쌍은 전달될 수 있습니다. 제3자(캐롤)에게. Bob은 그녀에게 새로운 거래 처리를 위임할 수 있습니다. 밥 Carol은 일회용 비밀 키 p를 복구할 수 없기 때문에 명시적으로 신뢰할 필요가 없습니다. Bob의 전체 개인 키 없이(a, b). 이 접근 방식은 Bob에게 대역폭이 부족할 때 유용합니다. 또는 계산 능력(스마트폰, 하드웨어 지갑 등). • Alice가 Bob의 주소로 거래를 보냈다는 것을 증명하고 싶은 경우 다음 중 하나를 공개할 수 있습니다. r 또는 그녀가 r을 알고 있음을 증명하기 위해 모든 종류의 영지식 프로토콜을 사용합니다(예: 서명을 통해). r)과의 거래. • Bob이 들어오는 모든 거래가 기록되는 감사 호환 주소를 갖고 싶어하는 경우 연결이 가능하면 추적 키를 게시하거나 잘린 주소를 사용할 수 있습니다. 해당 주소 하나의 공개 EC 키 B만 나타내고 프로토콜에서 요구하는 나머지 부분은 다음과 같습니다. 그것으로부터 다음과 같이 유도됩니다: a = Hs(B) 및 A = Hs(B)G. 두 경우 모두 모든 사람은 Bob의 들어오는 모든 거래를 "인식"할 수 있지만 물론 누구도 그 거래를 소비할 수 없습니다. 비밀 키 없이 그 안에 포함된 자금 b. 4.4 일회성 링 서명 일회성 링 서명을 기반으로 하는 프로토콜을 사용하면 사용자는 무조건적인 연결 해제를 달성할 수 있습니다. 불행하게도 일반적인 유형의 암호화 서명을 사용하면 거래를 추적할 수 있습니다. 각각의 송신자와 수신자. 이 결함에 대한 우리의 해결책은 다른 서명을 사용하는 것입니다. 현재 전자현금시스템에서 사용되는 것과는 다른 유형이다. 먼저, 명시적인 언급 없이 알고리즘에 대한 일반적인 설명을 제공하겠습니다. 전자현금. 일회성 링 서명에는 네 가지 알고리즘(GEN, SIG, VER, LNK)이 포함되어 있습니다. GEN: 공개 매개변수를 가져와서 ec-쌍(P, x)과 공개 키 I를 출력합니다. SIG: 메시지 m, 공개 키 세트 \(S'\) {Pi}i̸=s, 쌍(Ps, xs)을 취하고 서명 \(\sigma\)를 출력합니다. 그리고 집합 \(S = \)S'\( \cup \{P_s\}\). 8

- Bob은 해당하는 일회용 개인 키를 복구할 수 있습니다: x = Hs(aR) + b, 따라서 P = xG. 그는 x와의 거래에 서명함으로써 언제든지 이 출력을 사용할 수 있습니다. 거래 송신 공개 키 송신 출력 금액 대상 키 P' = Hs(aR)G + bG 일회용 공개 키 x = Hs(aR) + b 일회용 개인 키 수신기 개인 키 (a, b) R 피' ?=피 그림 5. 들어오는 거래 확인. 결과적으로 Bob은 일회성 공개 키와 관련된 입금을 받습니다. 관중에게는 연결이 불가능합니다. 몇 가지 추가 참고사항: • Bob이 자신의 거래를 "인식"할 때(5단계 참조) 실제로는 자신의 거래 중 절반만 사용합니다. 개인 정보: (a, B). 추적 키라고도 알려진 이 쌍은 전달될 수 있습니다. 제3자(캐롤)에게. Bob은 그녀에게 새로운 거래 처리를 위임할 수 있습니다. 밥 Carol은 일회용 비밀 키 p를 복구할 수 없기 때문에 명시적으로 신뢰할 필요가 없습니다. Bob의 전체 개인 키 없이(a, b). 이 접근 방식은 Bob에게 대역폭이 부족할 때 유용합니다. 또는 계산 능력(스마트폰, 하드웨어 지갑 등). • Alice가 Bob의 주소로 거래를 보냈다는 것을 증명하고 싶은 경우 다음 중 하나를 공개할 수 있습니다. r 또는 그녀가 r을 알고 있음을 증명하기 위해 모든 종류의 영지식 프로토콜을 사용합니다(예: 서명을 통해). r)과의 거래. • Bob이 들어오는 모든 거래가 기록되는 감사 호환 주소를 갖고 싶어하는 경우 연결이 가능하면 추적 키를 게시하거나 잘린 주소를 사용할 수 있습니다. 해당 주소 하나의 공개 EC 키 B만 나타내고 프로토콜에서 요구하는 나머지 부분은 다음과 같습니다. 그것으로부터 다음과 같이 유도됩니다: a = Hs(B) 및 A = Hs(B)G. 두 경우 모두 모든 사람은 Bob의 들어오는 모든 거래를 "인식"할 수 있지만 물론 누구도 그 거래를 소비할 수 없습니다. 비밀 키 없이 그 안에 포함된 자금 b. 4.4 일회성 링 서명 일회성 링 서명을 기반으로 하는 프로토콜을 사용하면 사용자는 무조건적인 연결 해제를 달성할 수 있습니다. 불행하게도 일반적인 유형의 암호화 서명을 사용하면 거래를 추적할 수 있습니다. 각각의 송신자와 수신자. 이 결함에 대한 우리의 해결책은 다른 서명을 사용하는 것입니다. 현재 전자현금시스템에서 사용되는 것과는 다른 유형이다. 먼저 제너레이터를 제공하겠습니다.명시적인 참조 없이 우리 알고리즘에 대한 모든 설명 전자현금. 일회성 링 서명에는 네 가지 알고리즘(GEN, SIG, VER, LNK)이 포함되어 있습니다. GEN: 공개 매개변수를 가져와서 ec-쌍(P, x)과 공개 키 I를 출력합니다. SIG: 메시지 m, 공개 키 세트 \(S'\) {Pi}i̸=s, 쌍(Ps, xs)을 취하고 서명 \(\sigma\)를 출력합니다. 그리고 집합 \(S = \)S'\( \cup \{P_s\}\). 8 16 예, 이제 a) 지불 주소와 b) 지불 ID가 있습니다. 비평가는 "정말 이렇게 해야 합니까? 결국 상인이 112.00678952를 받으면 정확히 CN입니다. 그게 제가 주문한 것이었고 스크린샷이나 영수증 등이 있습니다. 그렇죠? 미친 정도의 정밀도면 충분해?" 대답은 "아마도 대부분의 경우 매일매일 대면거래." 그러나 보다 일반적인 상황(특히 디지털 세계에서)은 다음과 같습니다. 각각 가격이 고정되어 있는 일련의 물건입니다. 객체 A는 0.001 CN, 객체 B는 0.01 CN, 객체 C는 0.1CN입니다. 이제 판매자가 1.618 CN에 대한 주문을 받으면 많은 양의 주문이 발생합니다. (많은!) 고객의 주문을 준비하는 방법. 따라서 일종의 결제 ID가 없으면 고객의 소위 "고유" 주문과 고객의 "고유" 비용을 식별하는 것 주문이 불가능해집니다. 더 웃긴 점: 내 온라인 상점의 모든 가격이 정확히 1.0이라면 CN, 하루에 1000명의 고객이 방문하나요? 그리고 당신은 정확히 3개의 물건을 구입했다는 것을 증명하고 싶습니다. 2주 전? 결제 ID가 없나요? 행운을 빌어요, 친구. 간단히 말해서: Bob이 수취인 주소를 게시하면 결국에는 다음 주소도 게시하게 될 수 있습니다. 결제 ID도 포함됩니다(예: Poloniex XMR 예금 참조). 설명된 내용과 다릅니다. 여기 텍스트에서 결제 ID를 생성한 사람은 Alice입니다. Bob도 결제 ID를 생성할 수 있는 방법이 있어야 합니다. (a,B) 추적 키(a,B)가 게시될 수 있다는 점을 기억하세요. 'a' 값의 비밀성을 잃게 됩니다. 돈을 쓰거나 다른 사람이 당신에게서 물건을 훔치도록 허용하는 능력을 침해하지 마세요. 입증하기 위해) 사람들은 들어오는 모든 거래를 볼 수 있습니다. 이 단락에 설명된 대로 잘린 주소는 단순히 키의 "개인" 부분을 사용합니다. "공개" 부분에서 생성합니다. 'a' 값을 공개하면 연결 불가능성이 제거됩니다. 하지만 나머지 거래는 보존됩니다. unlinkable은 수신자를 지칭하고 linkable을 의미하기 때문에 저자는 "linkable이 아님"을 의미합니다. 보낸 사람을 말합니다. 또한 저자가 연결성에 두 가지 다른 측면이 있다는 사실을 깨닫지 못한 것도 분명합니다. 결국 트랜잭션은 그래프의 방향이 지정된 개체이므로 두 가지 질문이 있습니다. "이 두 거래가 같은 사람에게 전달되나요?" 그리고 "이 두 거래가 다가오고 있나요? 같은 사람이요?" 이는 CryptoNote의 연결 해제 속성이 적용되는 "되돌아가지 않는" 정책입니다. 조건부. 즉, Bob은 들어오는 트랜잭션을 연결 해제할 수 없도록 선택할 수 있습니다. 이 정책을 사용합니다. 이는 Random Oracle Model에 따라 입증된 주장입니다. 우리는 그것에 대해 알아볼 것입니다; 무작위 오라클에는 장점과 단점이 있습니다.

VER: 메시지 m, 집합 S, 서명 \(\sigma\)를 가져와 "true" 또는 "false"를 출력합니다. LNK: 집합 I = {Ii}, 서명 \(\sigma\)를 취하고 "linked" 또는 "indep"을 출력합니다. 프로토콜의 기본 아이디어는 매우 간단합니다. 사용자는 서명을 생성합니다. 고유한 공개 키가 아닌 공개 키 세트로 확인됩니다. 서명자의 신원은 다음과 같습니다. 소유자가 공개 키를 생성할 때까지 세트에 있는 공개 키를 가진 다른 사용자와 구별할 수 없습니다. 동일한 키 쌍을 사용하는 두 번째 서명. 개인 키 x0 \(\cdots\) xi \(\cdots\) xn 공개 키 P0 \(\cdots\) 파이 \(\cdots\) Pn 반지 서명 기호 확인하다 그림 6. 링 서명 익명성. GEN: 서명자는 임의의 비밀 키 \(x \in [1, l - 1]\)을 선택하고 해당하는 값을 계산합니다. 공개 키 P = xG. 추가적으로 그는 또 다른 공개 키 I = xHp(P)를 계산합니다. "키 이미지"라고 부릅니다. SIG: 서명자는 비대화형 영지식을 사용하여 일회성 링 서명을 생성합니다. [21]의 기술을 사용하여 증명합니다. 그는 다른 사용자의 n의 무작위 부분집합 \(S'\)를 선택합니다. 공개 키 Pi, 자신의 키 쌍(x, P) 및 키 이미지 I. \(0 \leq s \leq n\)을 서명자의 비밀 인덱스로 둡니다. S에서(그의 공개 키는 Ps임) 그는 무작위로 {qi | 나는 = 0 . . . n} 및 {wi | 나는 = 0 . . . n, i ̸= s} (1 . . . l)에서 다음을 적용합니다. 다음 변환: 리 = ( qiG, 만약 내가 = s라면 qiG + wiPi, 내가 ̸=s라면 리 = ( qiHp(파이), 만약 내가 = s라면 qiHp(파이) + wiI, 내가 ̸=s라면 다음 단계는 비대화형 문제를 해결하는 것입니다. c = Hs(m, L1, . . . , Ln, R1, . . . , Rn) 마지막으로 서명자는 응답을 계산합니다. 시 = 위, 내가 ̸=s라면 c - nP 나는=0 ci 모드 l, 만약 내가 = s라면 리 = ( 기, 내가 ̸=s라면 qs -csx 모드 l, 만약 내가 = s라면 결과 서명은 \(\sigma = (I, c_1, \ldots, c_n, r_1, \ldots, r_n)\)입니다. 9 VER: 메시지 m, 집합 S, 서명 \(\sigma\)를 가져와 "true" 또는 "false"를 출력합니다. LNK: 집합 I = {Ii}, 서명 \(\sigma\)를 취하고 "linked" 또는 "indep"을 출력합니다. 프로토콜의 기본 아이디어는 매우 간단합니다. 사용자는 서명을 생성합니다. 고유한 공개 키가 아닌 공개 키 세트로 확인됩니다. 서명자의 신원은 다음과 같습니다. 소유자가 공개 키를 생성할 때까지 세트에 있는 공개 키를 가진 다른 사용자와 구별할 수 없습니다. 동일한 키 쌍을 사용하는 두 번째 서명. 개인 키 x0 \(\cdots\) xi \(\cdots\) xn 공개 키 P0 \(\cdots\) 파이 \(\cdots\) Pn 반지 서명 기호 확인하다 그림 6. 링 서명 익명성. GEN: 서명자는 임의의 비밀 키 \(x \in [1, l - 1]\)을 선택하고 해당하는 값을 계산합니다. 공개 키 P = xG. 추가적으로 그는 또 다른 공개 키 I = xHp(P)를 계산합니다. "키 이미지"라고 부릅니다. SIG: 서명자는 비대화형 영지식을 사용하여 일회성 링 서명을 생성합니다. [21]의 기술을 사용하여 증명합니다. 그는 다른 사용자의 n의 무작위 부분집합 \(S'\)를 선택합니다. 공개 키 Pi, 자신의 키 쌍(x, P) 및 키 이미지 I. \(0 \leq s \leq n\)을 서명자의 비밀 인덱스로 둡니다. S에서(그의 공개 키는 Ps임) 그는 무작위로 {qi | 나는 = 0 . . . n} 및 {wi | 나는 = 0 . . . n, i ̸= s} (1 . . . l)에서 다음을 적용합니다. 다음 변환: 리 = ( qiG, 만약 내가 = s라면 qiG + wiPi, 내가 ̸=s라면 리 = ( qiHp(파이), 만약 내가 = s라면 qiHp(파이) + wiI, 내가 ̸=s라면 다음 단계는 비대화형 문제를 해결하는 것입니다. c = Hs(m, L1, . . . , Ln, R1, . . . , Rn) 마지막으로 서명자는 응답을 계산합니다. 시 = 위, 내가 ̸=s라면 c - nP 나는=0 ci 모드 l, 만약 내가 = s라면 리 = ( 기, 내가 ̸=s라면 qs -csx 모드 l, 만약 내가 = s라면 결과 서명은 \(\sigma = (I, c_1, \ldots, c_n, r_1, \ldots, r_n)\)입니다. 9 17 아마도 이것은 어리석은 일이지만 S와 P_를 통합할 때는 주의가 필요합니다. 그냥 추가하면 마지막 공개 키는 누군가가 통과하는 거래를 확인하기 때문에 연결 해제가 깨졌습니다. 각 거래에 나열된 마지막 공개 키를 확인하면 됩니다. 그게 공개키야 발신자와 연결됩니다. 따라서 합집합 후에 의사 난수 생성기는 다음과 같아야 합니다. 선택한 공개 키를 변경하는 데 사용됩니다. "...소유자가 동일한 키 쌍을 사용하여 두 번째 서명을 생성할 때까지." 작가님(들?) 이에 대해 자세히 설명하겠습니다. 나는 이것이 "난독화할 공개 키 세트를 선택할 때마다 두 개의 키가 하나도 없는 완전히 새로운 세트를 선택하세요." 연결 해제 시 적용할 수 있는 매우 강력한 조건입니다. 아마도 "당신은 다음 중 새로운 무작위 세트를 선택합니다. 가능한 모든 키"는 사소하지 않은 교차점은 필연적으로 발생하지만 그런 일은 자주 일어나지 않을 것입니다. 어느 쪽이든, 나는 이 말을 더 깊이 파고들 필요가 있습니다. 링 서명이 생성됩니다. 영지식 증명은 훌륭합니다. 당신이 비밀을 알고 있다는 것을 나에게 증명해 보세요. 비밀을 밝히지 않고. 예를 들어, 우리가 도넛 모양의 동굴 입구에 있다고 가정해 보겠습니다. 그리고 동굴 뒤쪽(입구에서 보이지 않는 곳)에는당신이 향하는 새로운 문 당신이 열쇠를 가지고 있다고 주장하세요. 한 방향으로 가면 항상 지나갈 수 있지만, 한 방향으로 가면 다른 방향에서는 열쇠가 필요합니다. 하지만 당신은 나에게 열쇠를 보여주고 싶어하지도 않습니다. 문이 열린다는 것을 보여주세요. 하지만 당신은 문을 여는 방법을 알고 있다는 것을 나에게 증명하고 싶어합니다. 문. 대화형 환경에서는 동전을 던집니다. 앞면이 왼쪽, 뒷면이 오른쪽이고 아래로 내려갑니다. 동전이 가리키는 방향에 따라 도넛 모양의 동굴이 나옵니다. 그 뒷편엔 내 시야 너머에 네가 문을 열어 반대쪽으로 돌아오세요. 동전 던지기 실험을 반복합니다 당신이 열쇠를 갖고 있다는 사실이 만족스러울 때까지요. 그러나 그것은 분명히 인터랙티브 영지식 증명입니다. 당신과 내가 결코 의사소통할 필요가 없는 비대화형 버전이 있습니다. 이렇게 하면 도청자가 방해할 수 없습니다. http://en.wikipedia.org/wiki/Zero-knowledge_proof 이는 이전 정의와 반대입니다.

VER: 메시지 m, 집합 S, 서명 \(\sigma\)를 가져와 "true" 또는 "false"를 출력합니다. LNK: 집합 I = {Ii}, 서명 \(\sigma\)를 취하고 "linked" 또는 "indep"을 출력합니다. 프로토콜의 기본 아이디어는 매우 간단합니다. 사용자는 서명을 생성합니다. 고유한 공개 키가 아닌 공개 키 세트로 확인됩니다. 서명자의 신원은 다음과 같습니다. 소유자가 공개 키를 생성할 때까지 세트에 있는 공개 키를 가진 다른 사용자와 구별할 수 없습니다. 동일한 키 쌍을 사용하는 두 번째 서명. 개인 키 x0 \(\cdots\) xi \(\cdots\) xn 공개 키 P0 \(\cdots\) 파이 \(\cdots\) Pn 반지 서명 기호 확인하다 그림 6. 링 서명 익명성. GEN: 서명자는 임의의 비밀 키 \(x \in [1, l - 1]\)을 선택하고 해당하는 값을 계산합니다. 공개 키 P = xG. 추가적으로 그는 또 다른 공개 키 I = xHp(P)를 계산합니다. "키 이미지"라고 부릅니다. SIG: 서명자는 비대화형 영지식을 사용하여 일회성 링 서명을 생성합니다. [21]의 기술을 사용하여 증명합니다. 그는 다른 사용자의 n의 무작위 부분집합 \(S'\)를 선택합니다. 공개 키 Pi, 자신의 키 쌍(x, P) 및 키 이미지 I. \(0 \leq s \leq n\)을 서명자의 비밀 인덱스로 둡니다. S에서(그의 공개 키는 Ps임) 그는 무작위로 {qi | 나는 = 0 . . . n} 및 {wi | 나는 = 0 . . . n, i ̸= s} (1 . . . l)에서 다음을 적용합니다. 다음 변환: 리 = ( qiG, 만약 내가 = s라면 qiG + wiPi, 내가 ̸=s라면 리 = ( qiHp(파이), 만약 내가 = s라면 qiHp(파이) + wiI, 내가 ̸=s라면 다음 단계는 비대화형 문제를 해결하는 것입니다. c = Hs(m, L1, . . . , Ln, R1, . . . , Rn) 마지막으로 서명자는 응답을 계산합니다. 시 = 위, 내가 ̸=s라면 c - nP 나는=0 ci 모드 l, 만약 내가 = s라면 리 = ( 기, 내가 ̸=s라면 qs -csx 모드 l, 만약 내가 = s라면 결과 서명은 \(\sigma = (I, c_1, \ldots, c_n, r_1, \ldots, r_n)\)입니다. 9 VER: 메시지 m, 집합 S, 서명 \(\sigma\)를 가져와 "true" 또는 "false"를 출력합니다. LNK: 집합 I = {Ii}, 서명 \(\sigma\)를 취하고 "linked" 또는 "indep"을 출력합니다. 프로토콜의 기본 아이디어는 매우 간단합니다. 사용자는 서명을 생성합니다. 고유한 공개 키가 아닌 공개 키 세트로 확인됩니다. 서명자의 신원은 다음과 같습니다. 소유자가 공개 키를 생성할 때까지 세트에 있는 공개 키를 가진 다른 사용자와 구별할 수 없습니다. 동일한 키 쌍을 사용하는 두 번째 서명. 개인 키 x0 \(\cdots\) xi \(\cdots\) xn 공개 키 P0 \(\cdots\) 파이 \(\cdots\) Pn 반지 서명 기호 확인하다 그림 6. 링 서명 익명성. GEN: 서명자는 임의의 비밀 키 \(x \in [1, l - 1]\)을 선택하고 해당하는 값을 계산합니다. 공개 키 P = xG. 추가적으로 그는 또 다른 공개 키 I = xHp(P)를 계산합니다. "키 이미지"라고 부릅니다. SIG: 서명자는 비대화형 영지식을 사용하여 일회성 링 서명을 생성합니다. [21]의 기술을 사용하여 증명합니다. 그는 다른 사용자의 n의 무작위 부분집합 \(S'\)를 선택합니다. 공개 키 Pi, 자신의 키 쌍(x, P) 및 키 이미지 I. \(0 \leq s \leq n\)을 서명자의 비밀 인덱스로 둡니다. S에서(그의 공개 키는 Ps임) 그는 무작위로 {qi | 나는 = 0 . . . n} 및 {wi | 나는 = 0 . . . n, i ̸= s} (1 . . . l)에서 다음을 적용합니다. 다음 변환: 리 = ( qiG, 만약 내가 = s라면 qiG + wiPi, 내가 ̸=s라면 리 = ( qiHp(파이), 만약 내가 = s라면 qiHp(파이) + wiI, 내가 ̸=s라면 다음 단계는 비대화형 문제를 해결하는 것입니다. c = Hs(m, L1, . . . , Ln, R1, . . . , Rn) 마지막으로 서명자는 응답을 계산합니다. 시 = 위, 내가 ̸=s라면 c - nP 나는=0 ci 모드 l, 만약 내가 = s라면 리 = ( 기, 내가 ̸=s라면 qs -csx 모드 l, 만약 내가 = s라면 결과 서명은 \(\sigma = (I, c_1, \ldots, c_n, r_1, \ldots, r_n)\)입니다. 9 18 이 전체 영역은 암호화폐에 구애받지 않고 단순히 링 서명 알고리즘을 설명합니다. 통화에 대한 언급. 나는 표기법 중 일부가 논문의 나머지 부분과 일치한다고 생각합니다. 그래도. 예를 들어 x는 GEN에서 선택된 "무작위" 비밀 키이며 공개 키 P를 제공합니다. 공개 키 이미지 I. 이 x 값은 Bob이 6페이지 8페이지에서 계산한 값입니다. 따라서 이것은 이전 설명에서 발생한 혼란을 해결하기 시작했습니다. 이건 좀 멋지네요. 돈이 "Alice의 공개 주소에서 Bob의 공개 주소로 이체되지 않습니다." 주소." 일회성 주소에서 일회성 주소로 이전 중입니다. 어떤 의미에서 이것이 작동하는 방식은 다음과 같습니다. Alex가 누군가 때문에 암호화폐를 가지고 있다면 이는 그녀가 Bob에게 보내는 데 필요한 개인 키를 가지고 있음을 의미합니다. 그녀는 새로운 일회성 주소를 생성하기 위해 Bob의 공개 정보를 사용하는 Dffie-Hellman 교환 암호화폐는 해당 주소로 전송됩니다. 이제 (아마도 안전한) DH 교환이 새로운 일회용 주소를 생성하는 데 사용되었으므로 Alex가 CN을 보낸 곳에서 Bob은 CN을 반복하는 데 필요한 개인 키를 가진 유일한 사람입니다. 위. 이제 Bob은 Alex입니다. http://en.wikipedia.org/wiki/Piecewise#Notation_and_interpretation 합계는 i가 아닌 j에 대해 인덱싱되어야 합니다. 각 c_i는 무작위 정크입니다(w_i는 무작위이므로). c_i 엉덩이만 빼고이 서명과 관련된 실제 키와 관련이 있습니다. c의 값은 다음과 같습니다. 이전 정보의 hash. 하지만 여기에는 인덱스 'i'를 재사용하는 것보다 더 나쁜 오타가 포함되어 있을 수 있다고 생각합니다. 왜냐하면 c_s가 다음과 같이 보이기 때문입니다. 명시적으로 정의하는 것이 아니라 암시적으로 정의해야 합니다. 실제로, 이 방정식을 믿음으로 취하면 c_s = (1/2)c - (1/2)라고 결정합니다. sum_i neq s c_i. 즉, hash에서 난수 전체를 뺀 것입니다. 반면, 이 합산을 읽으려는 경우 "c_s = (c - sum_j neq s c_j) mod l", 그런 다음 이전 정보의 hash을 가져와서 여러 개의 난수를 생성합니다. hash에서 모든 난수를 빼면 c_s가 됩니다. 이 것 같다 내 직관에 따라 "무슨 일이 일어나야 하는지"와 10페이지의 확인 단계와 일치합니다. 그러나 직관은 수학이 아니다. 이에 대해 더 자세히 알아보겠습니다. 이전과 동일합니다. 실제와 관련된 것을 제외하고 이들 모두는 임의의 정크입니다. 서명자의 공개 키 x. 이번을 제외하고는 이것이 구조에서 내가 기대하는 것 이상입니다. r_i는 i!=s에 대해 무작위이며 r_s는 비밀 x와 s 인덱스 값에 의해서만 결정됩니다. q_i와 c_i.

VER: 검증자는 역변환을 적용하여 서명을 확인합니다. ( 엘' 나는 = 리그 + ciPi R′ i = riHp(Pi) + ciI 마지막으로 검증자는 다음 사항을 확인합니다. nP 나는=0 ci ?= Hs(m, L' 0, . . . , 엘' n, R′ 0, . . . , R' n) 모드 l 이 동등성이 정확하면 검증자는 알고리즘 LNK를 실행합니다. 그렇지 않으면 검증자가 거부합니다. 서명. LNK: 검증자는 과거 서명에 내가 사용되었는지 확인합니다(이 값은 I)을 설정합니다. 여러 번 사용한다는 것은 동일한 비밀 키로 두 개의 서명이 생성되었음을 의미합니다. 프로토콜의 의미: L 변환을 적용하여 서명자는 자신이 알고 있음을 증명합니다. 그러한 x는 적어도 하나의 Pi = xG입니다. 이 증명을 반복 불가능하게 만들기 위해 핵심 이미지를 소개합니다. I = xHp(P)입니다. 서명자는 동일한 계수(ri, ci)를 사용하여 거의 동일한 진술을 증명합니다. 그는 적어도 하나의 \(H_p(P_i) = I \cdot x^{-1}\)이라는 x를 알고 있습니다. 매핑 x \(\to\) I가 주입인 경우: 1. 누구도 키 이미지에서 공개 키를 복구하고 서명자를 식별할 수 없습니다. 2. 서명자는 서로 다른 I와 동일한 x를 사용하여 두 개의 서명을 만들 수 없습니다. 전체 보안 분석은 부록 A에 제공됩니다. 4.5 표준 CryptoNote 거래 Bob은 두 가지 방법(링크할 수 없는 공개 키와 추적할 수 없는 링 서명)을 결합하여 다음을 달성합니다. 원래 Bitcoin 체계와 비교하여 새로운 수준의 개인 정보 보호를 제공합니다. 저장만 하면 됩니다. 하나의 개인 키(a, b)와 게시(A, B)를 사용하여 익명 트랜잭션 수신 및 전송을 시작합니다. 각 트랜잭션을 검증하는 동안 Bob은 트랜잭션이 자신에게 속하는지 확인하기 위해 출력당 두 번의 타원 곡선 곱셈과 한 번의 추가만 추가로 수행합니다. 그의 모든 것을 위해 출력 Bob은 일회용 키 쌍(pi, Pi)을 복구하여 자신의 지갑에 저장합니다. 모든 입력이 가능합니다. 단일 거래에 등장하는 경우에만 정황상 소유자가 동일한 것으로 입증됩니다. 에서 사실 이 관계는 일회성 링 서명으로 인해 설정하기가 훨씬 더 어렵습니다. 링 서명을 사용하면 Bob은 다른 사람의 모든 입력을 효과적으로 숨길 수 있습니다. 모두 가능 지출자는 동일할 가능성이 높으며, 심지어 이전 소유자(앨리스)도 다음보다 더 많은 정보를 갖고 있지 않습니다. 어떤 관찰자. 자신의 거래에 서명할 때 Bob은 자신의 거래 금액과 동일한 금액으로 n개의 해외 출력을 지정합니다. 다른 사용자의 참여 없이 모두 혼합하여 출력합니다. 밥 자신도 (그리고 다른 사람) 이러한 지불이 지출되었는지 여부를 알 수 없습니다. 출력을 사용할 수 있습니다. 수천 개의 서명을 모호한 요소로 삼고 결코 숨길 대상으로 삼지 않습니다. 더블 지출 확인은 사용된 키 이미지 세트를 확인할 때 LNK 단계에서 발생합니다. Bob은 스스로 모호성 정도를 선택할 수 있습니다. n = 1은 그가 가질 확률이 소비된 출력은 50% 확률이고, n = 99는 1%를 제공합니다. 결과 서명의 크기가 증가합니다. 선형적으로 O(n+1)이므로 향상된 익명성은 Bob에게 추가 거래 수수료를 부과합니다. 그는 또한 할 수 있습니다 n = 0으로 설정하고 그의 링 서명이 단 하나의 요소로 구성되도록 만듭니다. 그러나 이는 즉시 그를 지출자로 밝혀라. 10 VER: 검증자는 역변환을 적용하여 서명을 확인합니다. ( 엘' 나는 = 리그 + ciPi R′ i = riHp(Pi) + ciI 마지막으로 검증자는 다음 사항을 확인합니다. nP 나는=0 ci ?= Hs(m, L' 0, . . . , 엘' n, R′ 0, . . . , R' n) 모드 l 이 동등성이 정확하면 검증자는 알고리즘 LNK를 실행합니다. 그렇지 않으면 검증자가 거부합니다. 서명. LNK: 검증자는 과거 서명에 내가 사용되었는지 확인합니다(이 값은 I)을 설정합니다. 여러 번 사용한다는 것은 동일한 비밀 키로 두 개의 서명이 생성되었음을 의미합니다. 프로토콜의 의미: L 변환을 적용하여 서명자는 자신이 알고 있음을 증명합니다. 그러한 x는 적어도 하나의 Pi = xG입니다. 이 증명을 반복 불가능하게 만들기 위해 핵심 이미지를 소개합니다. I = xHp(P)입니다. 서명자는 동일한 계수(ri, ci)를 사용하여 거의 동일한 진술을 증명합니다. 그는 적어도 하나의 \(H_p(P_i) = I \cdot x^{-1}\)이라는 x를 알고 있습니다. 매핑 x \(\to\) I가 주입인 경우: 1. 누구도 키 이미지에서 공개 키를 복구하고 서명자를 식별할 수 없습니다. 2. 서명자는 서로 다른 I와 동일한 x를 사용하여 두 개의 서명을 만들 수 없습니다. 전체 보안 분석은 부록 A에 제공됩니다. 4.5 표준 CryptoNote 거래 Bob은 두 가지 방법(링크할 수 없는 공개 키와 추적할 수 없는 링 서명)을 결합하여 다음을 달성합니다. 원래 Bitcoin 체계와 비교하여 새로운 수준의 개인정보 보호를 제공합니다. 저장만 하면 됩니다. 하나의 개인 키(a, b)와 게시(A, B)를 사용하여 익명 트랜잭션 수신 및 전송을 시작합니다. 각 트랜잭션을 검증하는 동안 Bob은 트랜잭션이 자신에게 속하는지 확인하기 위해 출력당 두 번의 타원 곡선 곱셈과 한 번의 추가만 추가로 수행합니다. 그의 모든 것을 위해 출력 Bob은 일회용 키 쌍(pi, Pi) 및 st를 복구합니다.그의 지갑에 광석이 있어요. 모든 입력이 가능합니다. 단일 거래에 등장하는 경우에만 정황상 소유자가 동일한 것으로 입증됩니다. 에서 사실 이 관계는 일회성 링 서명으로 인해 설정하기가 훨씬 더 어렵습니다. 링 서명을 사용하면 Bob은 다른 사람의 모든 입력을 효과적으로 숨길 수 있습니다. 모두 가능 지출자는 동일할 가능성이 높으며, 심지어 이전 소유자(앨리스)도 다음보다 더 많은 정보를 갖고 있지 않습니다. 어떤 관찰자. 자신의 거래에 서명할 때 Bob은 자신의 거래 금액과 동일한 금액으로 n개의 해외 출력을 지정합니다. 다른 사용자의 참여 없이 모두 혼합하여 출력합니다. 밥 자신도 (그리고 다른 사람) 이러한 지불이 지출되었는지 여부를 알 수 없습니다. 출력을 사용할 수 있습니다. 수천 개의 서명을 모호한 요소로 삼고 결코 숨길 대상으로 삼지 않습니다. 더블 지출 확인은 사용된 키 이미지 세트를 확인할 때 LNK 단계에서 발생합니다. Bob은 스스로 모호성 정도를 선택할 수 있습니다. n = 1은 그가 가질 확률이 소비된 출력은 50% 확률이고, n = 99는 1%를 제공합니다. 결과 서명의 크기가 증가합니다. 선형적으로 O(n+1)이므로 향상된 익명성은 Bob에게 추가 거래 수수료를 부과합니다. 그는 또한 할 수 있습니다 n = 0으로 설정하고 그의 링 서명이 단 하나의 요소로 구성되도록 만듭니다. 그러나 이는 즉시 그를 지출자로 밝혀라. 10 19 이 시점에서 나는 매우 혼란스러워졌습니다. Alex는 서명(I,c_1, ..., c_n, r_1, ..., r_n)과 공개 목록이 포함된 메시지 M을 받습니다. 키 S. 그리고 그녀는 VER를 실행합니다. 그러면 L_i'와 R_i'가 계산됩니다. 이는 이전 페이지의 c_s = c - sum_i neq s c_i임을 확인합니다. 처음에 나는 매우 혼란스러웠습니다. 누구나 L_i'와 R_i'를 계산할 수 있습니다. 실제로 각 r_i와 c_i는 서명에 게시되었습니다. I의 값과 함께 시그마. 집합 S = 모든 공개 키의 P_i도 공개되었습니다. 따라서 시그마와 세트를 본 사람은 누구나 키 S = P_i는 L_i' 및 R_i'에 대해 동일한 값을 얻으므로 서명을 확인합니다. 하지만 이 섹션은 단순히 서명 알고리즘을 설명하는 것이지 "검사"를 설명하는 것이 아니라는 것을 기억했습니다. 서명했다면 SENT TO ME인지 확인하고, 그렇다면 가서 돈을 쓰세요." 이것은 단순히 게임의 시그니처 부분. 마침내 그곳에 도착하면 부록 A를 읽고 싶습니다. Cryptonote와 Bitcoin의 본격적인 동작별 비교를 보고 싶습니다. 또한, 전기/지속가능성. 여기서 "입력"을 구성하는 알고리즘은 무엇입니까? 내 생각에 거래 입력은 Amount와 UTXO의 집합으로, 합산하면 다음보다 더 큰 금액이 됩니다. 금액. 이것은 불분명합니다. "숨어갈 대상?" 나는 이것에 대해 몇 분 동안 생각해 보았지만 아직도 그 생각을 하지 못했습니다. 그것이 무엇을 의미하는지 가장 모호한 생각입니다. 이중 지출 공격은 노드에서 인식된 사용 키를 조작해야만 실행될 수 있습니다. 이미지가 \(I\)로 설정되었습니다. "모호성 정도" = n이지만 거래에 포함된 공개키의 총 개수는 n+1. 즉, 모호성 정도는 "다른 사람이 몇 명이나 있기를 원하는가"입니다. 군중?" 대답은 아마도 기본적으로 "가능한 한 많이"일 것입니다.