Chainlink: децентрализованная сеть Oracle

Аннотация

В этом техническом документе мы формулируем видение развития Chainlink за пределами его первоначальной концепции, изложенной в оригинальном техническом документе Chainlink. Мы предвидим все более расширяющаяся роль сетей oracle, в которой они дополняют и улучшают существующие и новые blockchain, обеспечивая быструю, надежную и универсальная связь с сохранением конфиденциальности и автономные вычисления для smart contractс. Основой нашего плана является то, что мы называем децентрализованными сетями Oracle, или Для краткости DONs. DON — это сеть, поддерживаемая комитетом Chainlink. узлы. Он поддерживает любую из неограниченного диапазона oracle функций, выбранных для размещение комитетом. Таким образом, DON действует как мощный уровень абстракции, предлагая интерфейсы для smart contracts с обширными оффчейн-ресурсами и высокоэффективными эффективные, но децентрализованные вычислительные ресурсы вне сети внутри самого DON. Используя DONs в качестве трамплина, Chainlink планирует сосредоточиться на достижениях в семи ключевые направления: • Гибридные smart contracts: предложение мощной общей структуры для расширения существующих возможностей smart contract путем безопасного создания цепочки. и автономные вычислительные ресурсы в то, что мы называем гибридными smart contract. • Абстрагирование сложности: предоставление разработчикам и пользователям простых функциональность устраняет необходимость знакомства со сложными базовыми протоколы и границы системы. • Масштабирование: обеспечение того, чтобы службы oracle обеспечивали требуемые задержки и пропускную способность. востребованы высокопроизводительными децентрализованными системами. • Конфиденциальность: создание систем нового поколения, объединяющих blockchains’ врожденная прозрачность с новой надежной защитой конфиденциальности для чувствительных данные. • Справедливость заказов для транзакций: поддержка последовательности транзакций разными способами. которые являются справедливыми для конечных пользователей и предотвращают опережающие и другие атаки со стороны боты и майнеры-эксплуататоры. • Минимизация доверия: создание высоконадежного уровня поддержки smart contracts и другие oracle-зависимые системы посредством децентрализации, сильной привязки к высокозащищенным blockchains, криптографическим технологии и криптоэкономические гарантии. • Криптоэкономическая безопасность, основанная на стимулах: тщательное проектирование и активное развертывание механизмов, которые гарантируют, что узлы в DONs имеют сильные экономические стимулы вести себя надежно и правильно, даже перед лицом хорошо обеспеченных ресурсами противников. Представляем предварительные и текущие инновации сообщества Chainlink. в каждой из этих областей, давая картину расширяющегося и все более мощные возможности, запланированные для сети Chainlink.

Введение

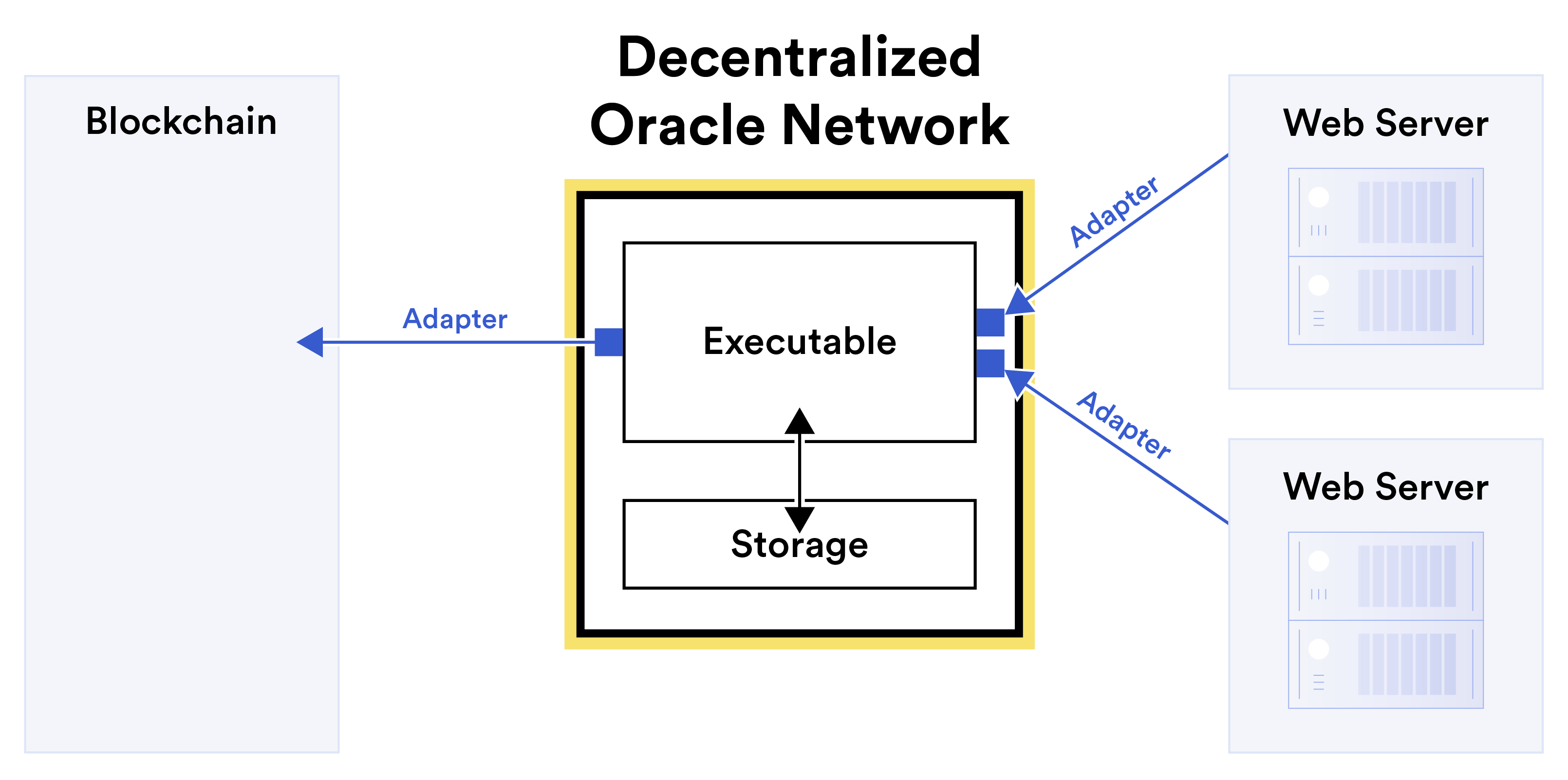

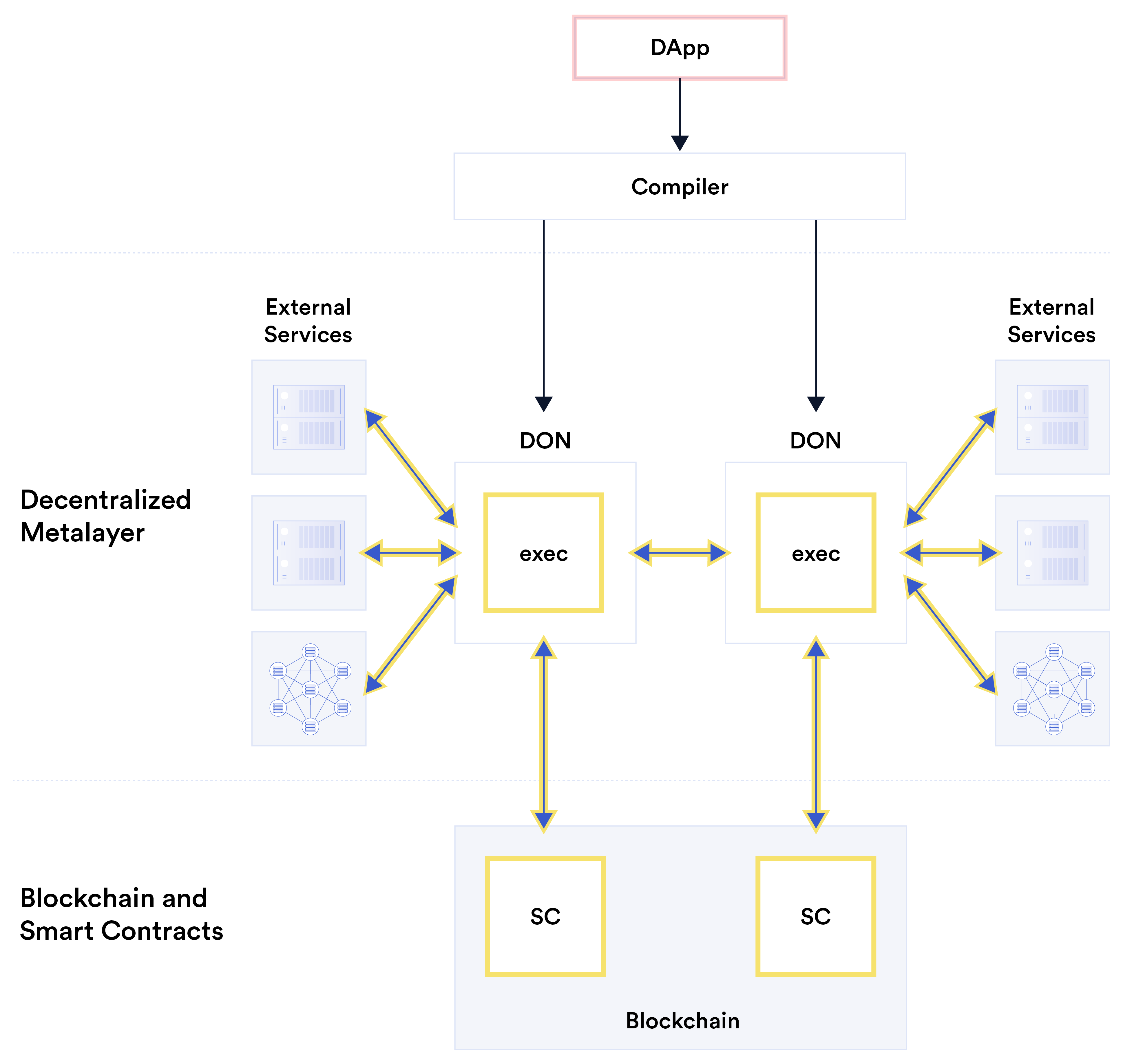

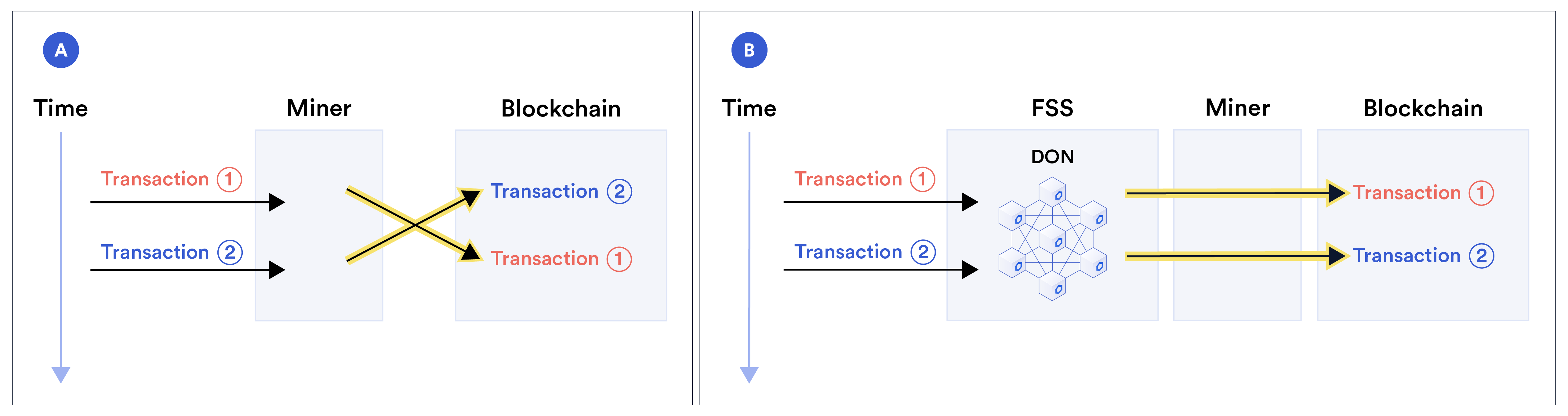

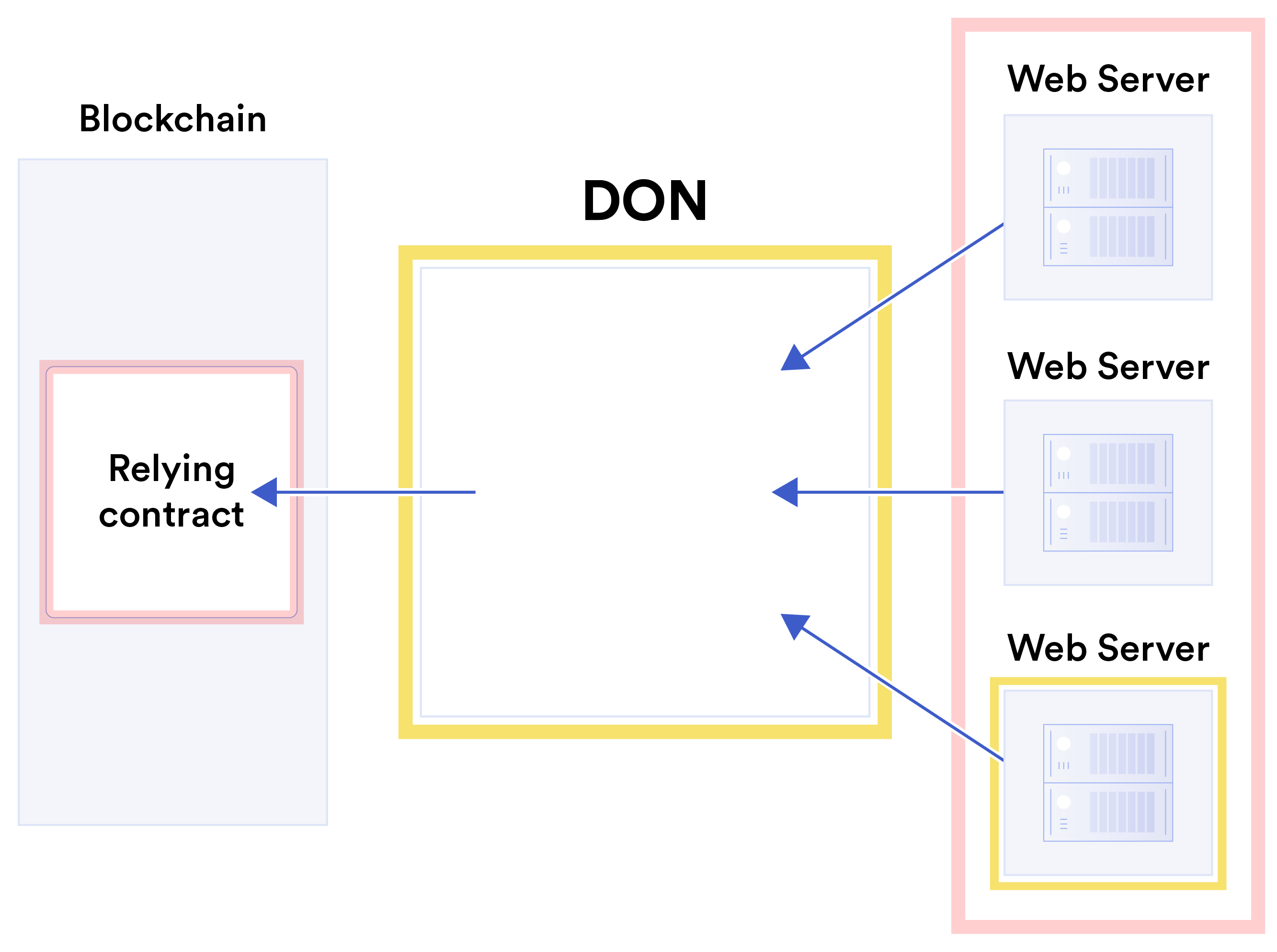

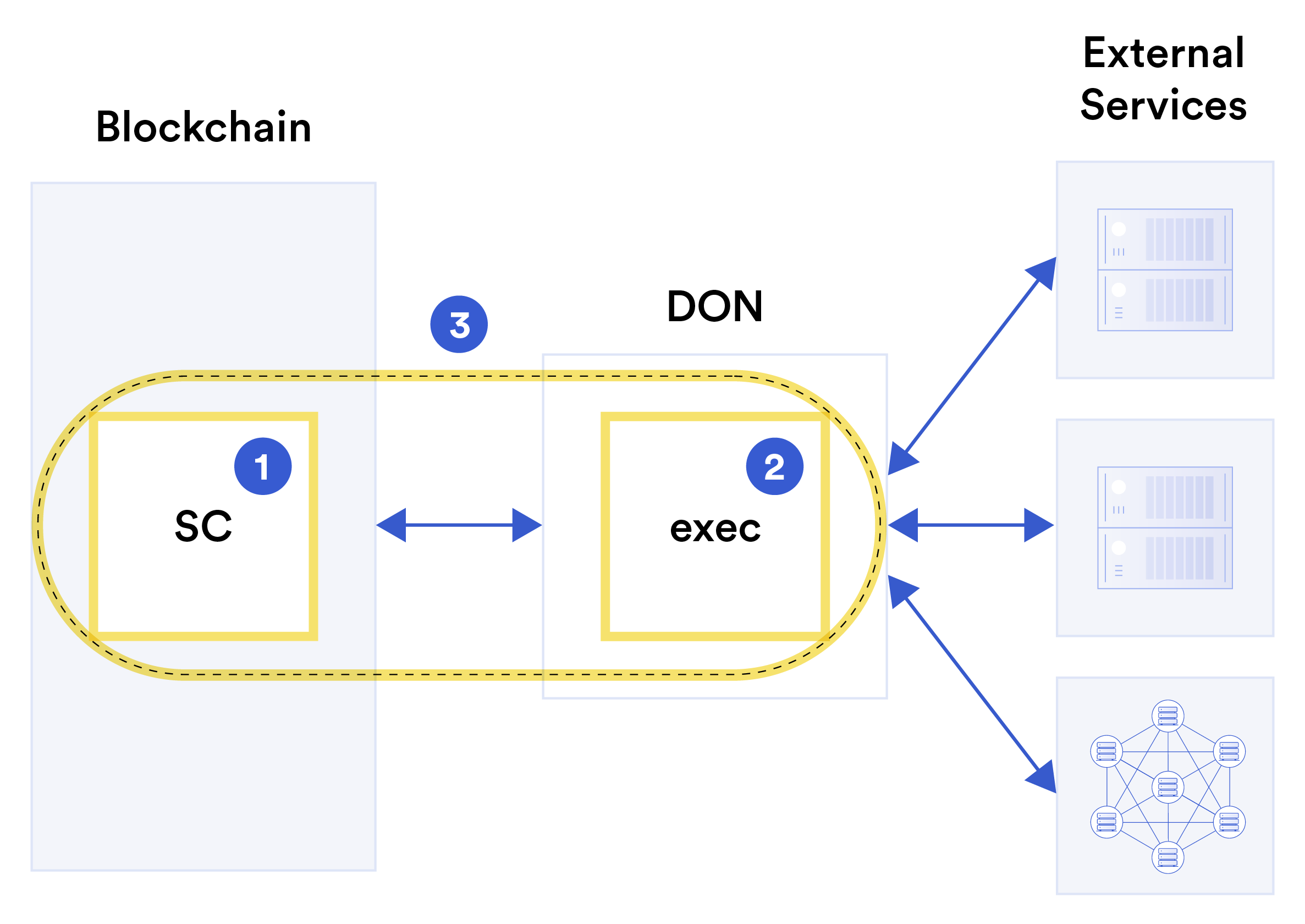

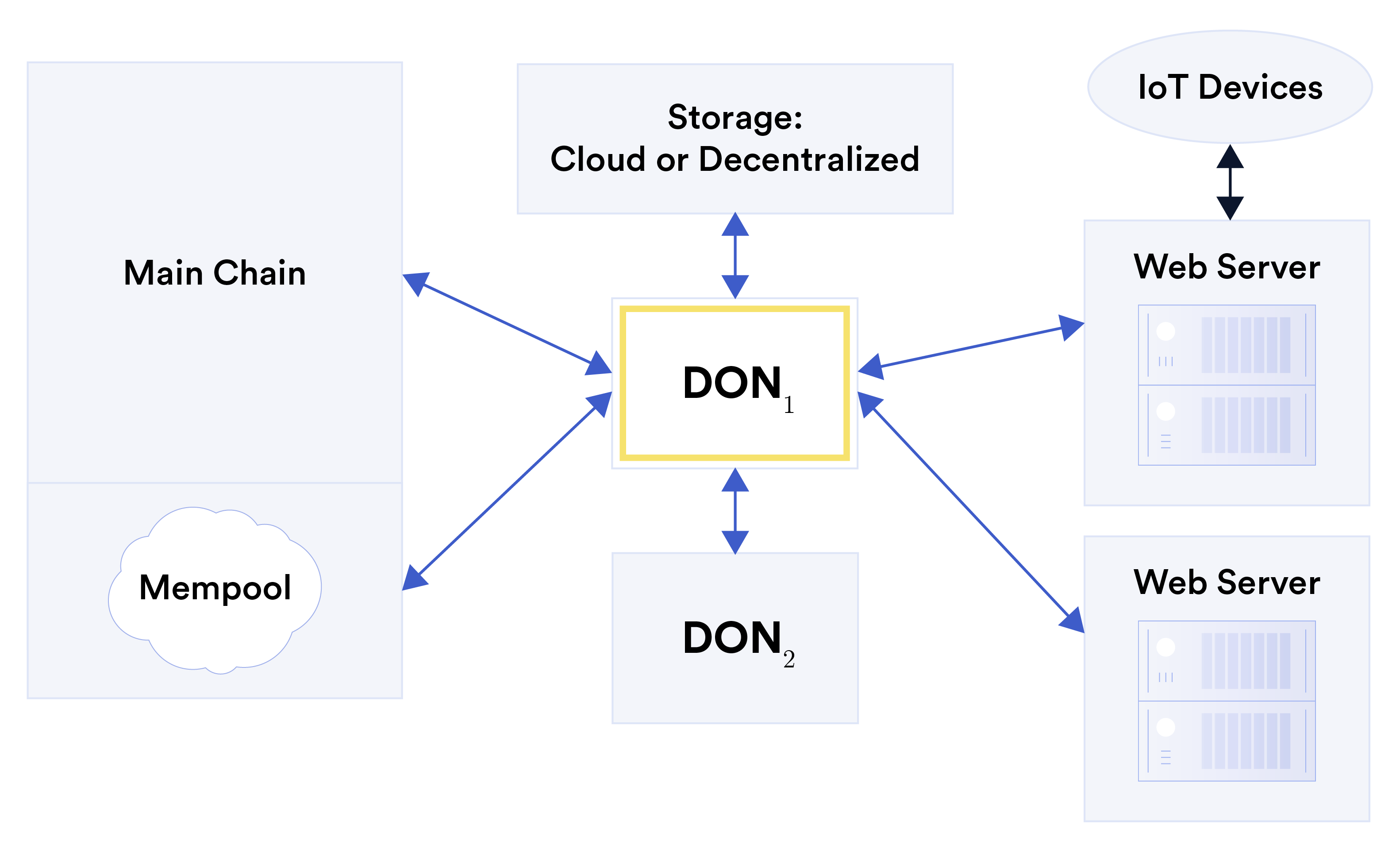

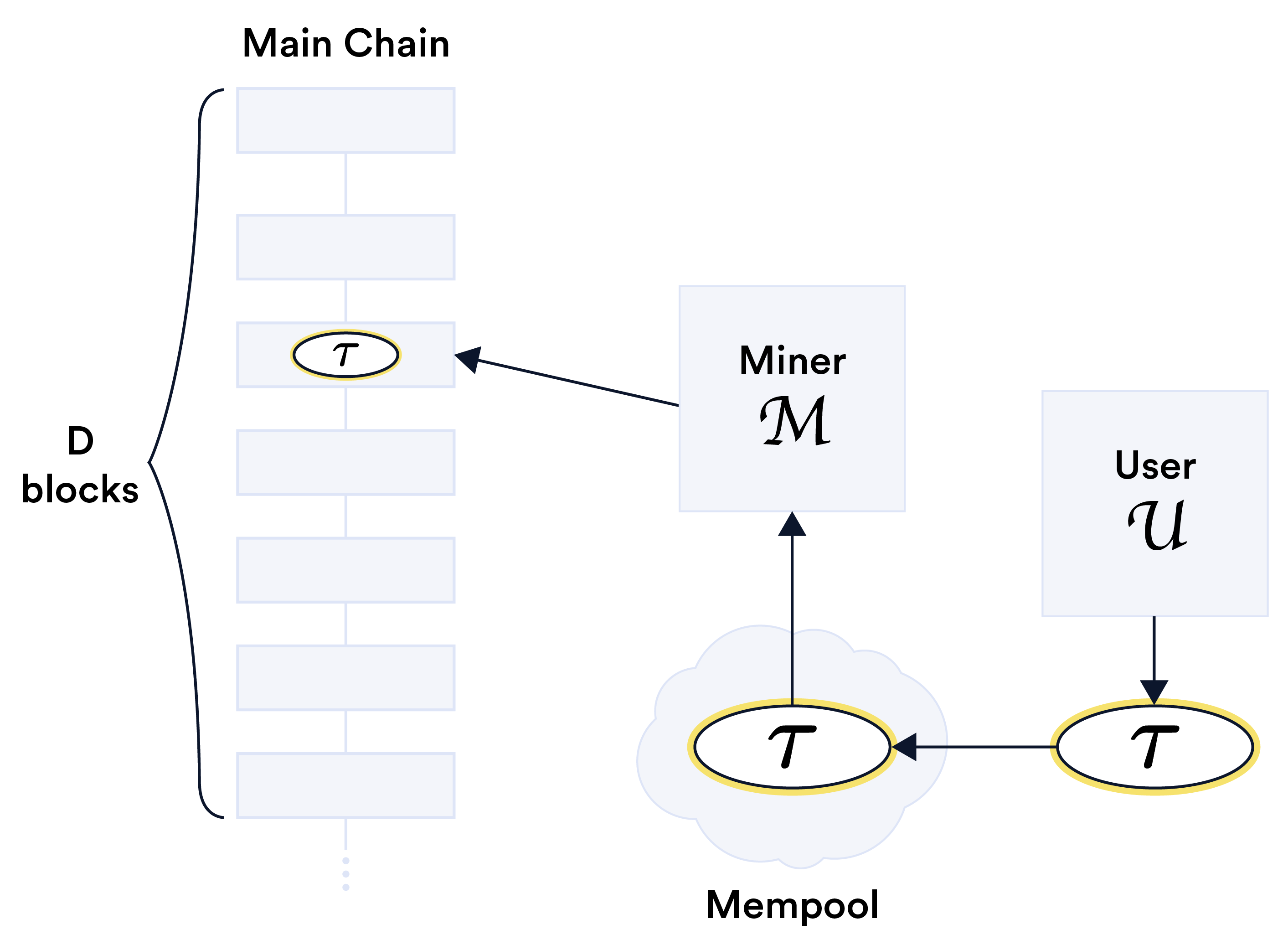

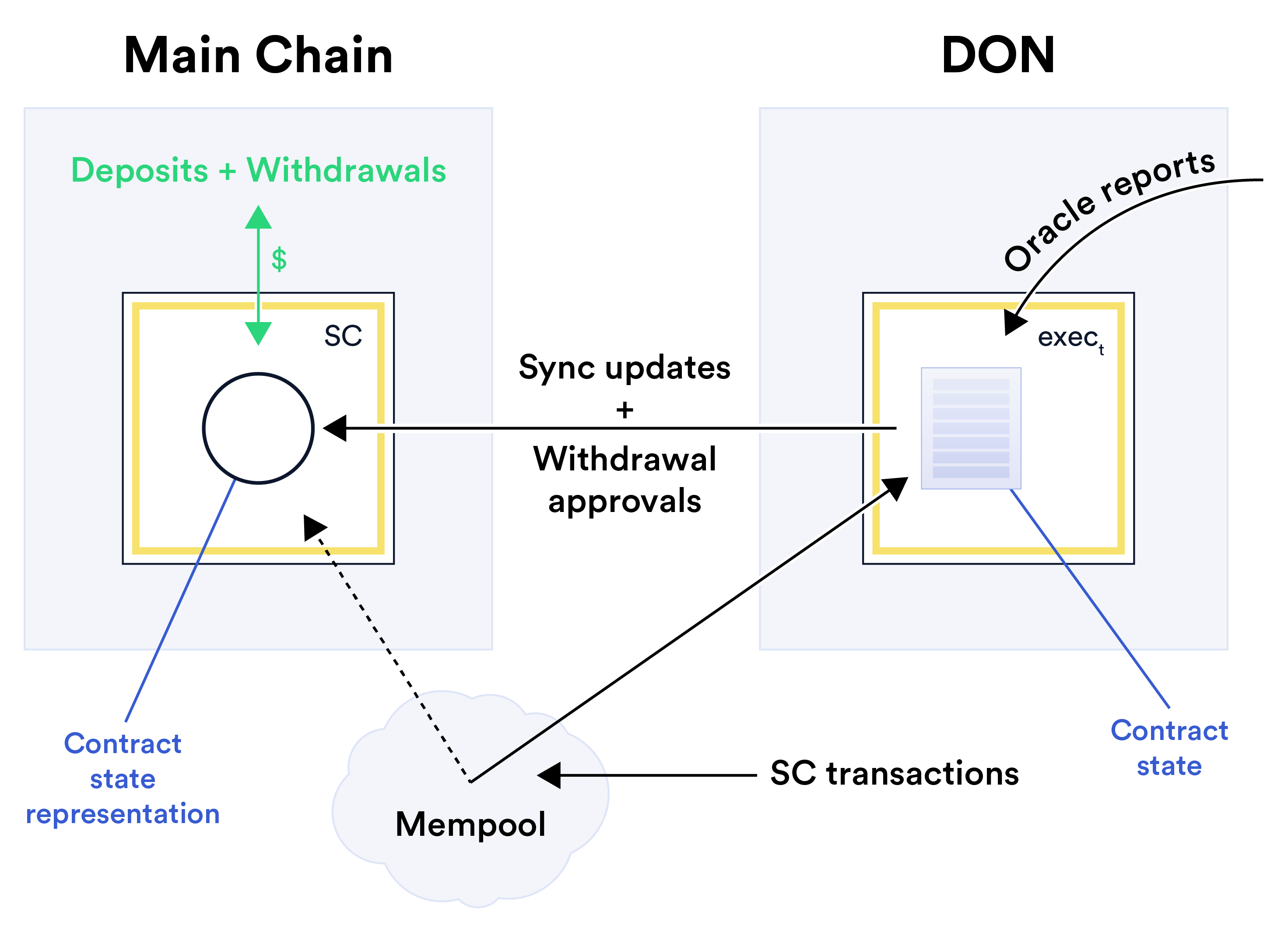

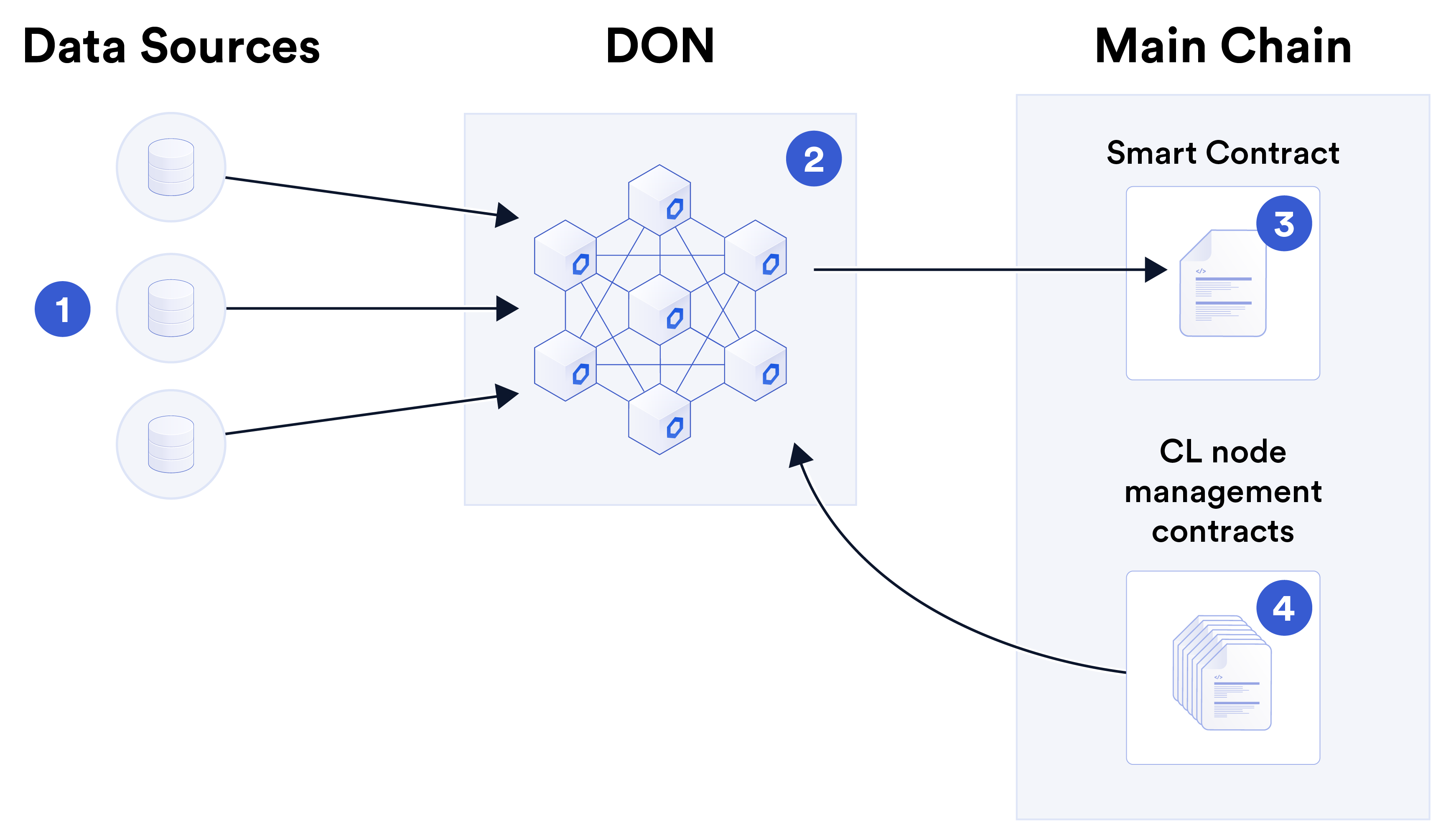

Блокчейн oracle сегодня часто рассматривается как децентрализованный сервис с одной целью: для пересылки данных из ресурсов вне сети на blockchains. Хотя это короткий шаг, от пересылки данных до их обработки, хранения или двунаправленной передачи. Это наблюдение оправдывает гораздо более широкое представление о функциональности oracles. И тоже выполнять растущие и все более многогранные требования к обслуживанию smart contracts технологии, основанные на сетях oracle. Короче говоря, oracle может и понадобится быть двунаправленным интерфейсом общего назначения с поддержкой вычислений между ончейн- и офчейн-системами. Роль оракулов в экосистеме blockchain заключается в улучшении производительность, функциональность и совместимость smart contract, чтобы они могли принести новые модели доверия и прозрачности во множество отраслей. Эта трансформация произойдет за счет более широкого использования гибридных smart contracts, которые объединяют Особые свойства blockchains с уникальными возможностями автономных систем, таких как oracle сетей и тем самым достичь гораздо большего охвата и мощности, чем ончейн-системы. в изоляции. В этом техническом документе мы формулируем видение того, что мы называем Chainlink 2.0, развитием Chainlink за пределами его первоначальной концепции, изложенной в исходном Chainlink техническом документе [98]. Мы прогнозируем возрастающую роль сетей oracle, в которых они дополняют и улучшают существующие и новые blockchain, обеспечивая быстрое, надежное и сохраняющее конфиденциальность универсальное соединение и вычисления для гибридных smart contractс. Мы считаем, что сети oracle даже превратятся в коммунальные услуги. для экспорта данных высокой степени целостности blockchain в системы за пределами blockchain экосистема. Сегодня узлы Chainlink, управляемые разнообразным набором объектов, объединяются в сети oracle для передачи данных на smart contract в так называемых отчетах. Мы можем просмотреть такие oracle узлов как комитет, аналогичный таковому в классическом консенсусе blockchain [72], но с целью поддержки существующих blockchain, а не предоставления автономной функциональности. С проверяемыми случайными функциями (VRF) и отчетами вне цепочки (OCR), Chainlink уже развивается в сторону универсальной структуры и инфраструктуры для предоставления вычислительных ресурсов, необходимых smart contract для расширенный функционал. Основой нашего плана для Chainlink 2.0 является то, что мы называем децентрализованным Oracle. Сети, или сокращенно DONs. Поскольку мы ввели термин «сеть oracle» в оригинальный Chainlink технический документ [98], oracle имеют еще более богатую функциональность и широта применения. В данной статье мы предлагаем новое определение этого термина, согласно нашему будущему видению экосистемы Chainlink. С этой точки зрения DON представляет собой сеть поддерживается комитетом из Chainlink узлов. Основанный на консенсусном протоколе, он поддерживает любую из неограниченного диапазона функций oracle, выбранных для развертывания комитет. Таким образом, DON действует как уровень абстракции blockchain, предоставляя интерфейсы. для отключения ресурсов как для smart contracts, так и для других систем. Он также обеспечивает доступ к высокоэффективным, но децентрализованным вычислительным ресурсам вне цепочки. В общем, DON поддерживает операции в основной цепочке. Его цель – обеспечить безопасное и гибкоеble гибридные smart contracts, которые сочетают в себе вычисления внутри и вне цепочки с подключение к внешним ресурсам. Подчеркнем, что даже при использовании комитетов в DONs, сам Chainlink остается по своей сути неразрешимым. DONs выступают в качестве основы несанкционированного доступа. структуру, в которой узлы могут объединяться для реализации пользовательских сетей oracle с свои собственные режимы включения узлов, которые могут быть разрешенными или неразрешенными. Взяв за основу DONs, мы планируем в Chainlink 2.0 сосредоточиться на достижениях в семи Ключевые области: гибридные smart contracts, абстрагирование сложности, масштабирование, конфиденциальность, справедливость порядка транзакций, минимизация доверия и основанная на стимулах (криптоэкономическая) безопасность. Во введении к этой статье мы представляем обзор децентрализованных систем. Oracle Networks в разделе 1.1, а затем наши семь ключевых областей инноваций в разделе 1.2. Мы описываем организацию остальной части этой статьи в разделе 1.3. 1.1 Децентрализованные сети Oracle Децентрализованные сети Oracle предназначены для улучшения и расширения возможностей из smart contracts в целевой blockchain или основной цепочке с помощью функций, которые не доступен изначально. Они делают это, предоставляя три основных ресурса, найденных в вычислительные системы: сети, хранение и вычисления. DON призван предложить эти ресурсы с высокими характеристиками конфиденциальности, целостности и доступности1, поскольку а также ответственность. DON формируются комитетами узлов oracle, которые сотрудничают для выполнения определенного работу или решите установить долгосрочные отношения, чтобы предоставлять постоянные услуги клиентам. DON разработаны независимо от blockchain. Они обещают служить мощный и гибкий инструмент для разработчиков приложений, позволяющий создавать автономную поддержку свои smart contract в любой поддерживаемой основной цепочке. Два типа функций реализуют возможности DON: исполняемые файлы и адаптеры. Исполняемые файлы — это программы, которые выполняются непрерывно и децентрализованно на компьютере DON. Хотя они не хранят активы основной цепи напрямую, у них есть важные преимущества, в том числе высокая производительность и способность выполнять конфиденциальные операции. расчет. Исполняемые файлы запускаются автономно на DON и работают детерминированно. операции. Они работают совместно с адаптерами, которые связывают DON с внешними ресурсами. и может вызываться исполняемыми файлами. Адаптеры, какими мы их представляем для DONs, представляют собой обобщение внешних адаптеров в Chainlink сегодня. Хотя существующие адаптеры обычно данные извлекаются только из источников данных, адаптеры могут работать в двунаправленном режиме; в DONs, они могут дополнительно использовать совместные вычисления узлов DON для достижения дополнительные функции, такие как шифрование отчетов для сохранения конфиденциальности исполняемый файл. Чтобы дать представление об основных операциях DON, на рис. 1 концептуально показано, как DON можно использовать для отправки отчетов на blockchain и, таким образом, реализовать традиционную существующую функциональность oracle. Однако DONs могут предоставлять множество дополнительных функций, помимо 1 «ЦРУ-триада» информационной безопасности [123, с. 26, §2.3.5].Существующие сети Chainlink. Например, в общей структуре рис. 1: исполняемый файл может записывать полученные данные о ценах активов на DON, используя эти данные для вычислить, например, скользящее среднее значение для своих отчетов. Рисунок 1. Концептуальный рисунок, показывающий в качестве примера, как децентрализованная сеть Oracle может реализовать базовую функциональность oracle, т. е. передавать данные вне цепочки в контракт. Ан исполняемый файл использует адаптеры для извлечения данных вне цепочки, на которых он вычисляет, отправляя выходные данные через другой адаптер к цели blockchain. (Адаптеры инициируются кодом в DON, представленный маленькими синими прямоугольниками; стрелки показывают направление потока данных для этого конкретный пример.) Исполняемый файл может дополнительно читать и записывать в локальный DON. хранилище для хранения состояния и/или связи с другими исполняемыми файлами. Гибкие сети, вычисления и хранение в DON, представленные здесь, открывают множество новых возможностей. приложения. Основным преимуществом DON является их способность запускать новые службы blockchain. DONс являются средством, с помощью которого существующие сети oracle могут быстро поддерживать сервисные приложения. сегодня для этого потребуется создание специально построенных сетей. Мы даем ряд примеры таких приложений в разделе 4. В разделе 3 мы предоставим более подробную информацию о DON, описывая их возможности в с точки зрения интерфейса, который они представляют разработчикам и пользователям. 1.2 Семь ключевых целей дизайна Здесь мы кратко рассмотрим семь ключевых направлений, перечисленных выше, для эволюции Chainlink, а именно:Гибридные smart contracts: Центральное место в нашем видении Chainlink занимает идея безопасного объединение ончейн и офчейн компонентов в smart contracts. Мы ссылаемся на контракты реализуя эту идею в виде гибридных smart contract или гибридных контрактов.2 Блокчейны играют и будут продолжать играть две критически важные роли в децентрализованном обслуживании. экосистемы: они оба являются локусами, где представлена собственность на криптовалюту. и надежные якоря для децентрализованных услуг. Поэтому смарт-контракты должны быть представлены или исполнены в цепочке, но их возможности в цепочке строго ограничены. Чисто Код ончейн-контракта медленный, дорогой и изолированный, неспособный извлечь выгоду из реального мира. данные и различные функциональные возможности, которые по своей сути недостижимы в цепочке, включая различные формы конфиденциальных вычислений, безопасную генерацию (псевдо)случайности против майнерских / validator манипуляций и т. д. Поэтому, чтобы smart contracts полностью реализовали свой потенциал, требуется smart contracts. быть спроектирован с двумя частями: частью цепочки (которую мы обычно обозначаем SC) и часть вне цепочки, исполняемый файл, работающий на DON (который мы обычно обозначаем как исполнительный). Цель состоит в том, чтобы достичь безопасного сочетания функциональных возможностей сети с помощью множество офчейн-сервисов, которые стремятся предоставить DONs. Вместе две части составить гибридный договор. Концептуально эту идею мы представляем на рис. 2. Уже сегодня Chainlink сервисы3, такие как каналы данных и VRF, позволяют сделать невозможное другим способом smart contract приложений, от DeFi до справедливо сгенерированных NFT и децентрализованного страхования, как первые шаги на пути к более общей структуре. В качестве услуг Chainlink расширяться и становиться более производительными в соответствии с нашим видением, изложенным в этом техническом документе, а также будет ли мощь систем smart contract во всех blockchain. Остальные шесть наших ключевых направлений в этом документе можно рассматривать как действие в сфере обслуживания. первого, всеобъемлющего гибридного контракта. Эти фокусы включают удаление видимых сложности из-за гибридных контрактов, создавая дополнительные офчейн-сервисы, которые позволяют создание все более эффективных гибридных контрактов и, в случае минимизации доверия, усиление свойств безопасности, достигаемых гибридными контрактами. Мы оставляем идею гибридных контрактов, подразумеваемых на протяжении большей части статьи, но любая комбинация Логику MAINCHAIN с DON можно рассматривать как гибридный контракт. Абстрагируем сложность: DON предназначены для использования децентрализованных системы удобны для разработчиков и пользователей за счет абстрагирования часто сложных механизмов за мощным и гибким набором услуг DONs. Существующие услуги Chainlink уже есть эта функция. Например, потоки данных в Chainlink сегодня представляют собой интерфейсы цепочки, которые не требуют от разработчиков интересоваться деталями уровня протокола, такими как средства, с помощью которых OCR обеспечивает согласованную отчетность между 2Идея составления контрактов ончейн/оффчейн возникала ранее в различных ограниченных формы, например системы уровня 2, blockchains [80] на базе TEE и т. д. Наша цель — поддержать и обобщить эти подходы и гарантировать, что они могут включать доступ к данным вне цепочки и другие ключевые oracle услуги. 3Chainlink услуги включают в себя множество децентрализованных услуг и функций, доступных через сеть. Их предлагают многочисленные операторы узлов, входящие в различные сети oracle. по всей экосистеме.Рисунок 2. Концептуальная схема, показывающая состав контракта внутри и вне цепочки. А гибрид smart contract 3⃝состоит из двух взаимодополняющих компонентов: цепочки компонент SC 1⃝, резидентный на blockchain, и исполнительный компонент оффчейна 2⃝, который выполняется на DON. DON также служит мостом между двумя компонентами. как соединение гибридного контракта с ресурсами вне сети, такими как веб-сервисы и другие blockchains, децентрализованное хранилище и т. д. децентрализованный набор узлов. DONs идут на шаг дальше в том смысле, что они расширяют диапазон сервисов, для которых Chainlink может предложить разработчикам уровень абстракции с сопровождающие оптимизированные интерфейсы для сервисов высокого уровня. В разделе 4 мы представляем несколько примеров применения, которые подчеркивают этот подход. Мы предполагаем, что предприятия, например, будут использовать DONs как форму безопасного промежуточного программного обеспечения для подключить свои устаревшие системы к blockchain. (См. раздел 4.2.) Такое использование DON абстрагирует сложность общей динамики blockchain (комиссии, реорганизации и т. д.). Это также абстрагирует особенности конкретных blockchain, тем самым позволяя предприятиям подключать свои существующие системы к постоянно расширяющемуся набору систем blockchain без потребность в специализированных знаниях в этих системах или, в более общем плане, в разработке децентрализованных систем. В конечном счете, наша цель — повысить степень абстракции, достигнутую Chainlink. вплоть до реализации того, что мы называем децентрализованным метаслоем. Такой слой абстрагировало бы различие между цепочкой и оффчейном для всех классов разработчиков. и пользователей DApps, что позволяет беспрепятственно создавать и использовать децентрализованные сервисы.Чтобы упростить процесс разработки, разработчики могли указать функциональность DApp на метауровне как виртуальное приложение в единой модели машины. Они могли бы затем используйте компилятор децентрализованного метаслоя для автоматического создания экземпляра DApp как набор взаимодействующих децентрализованных функций, охватывающий blockchains, DONs и внешние услуги. (Одним из этих внешних сервисов может быть корпоративная система, что делает метауровень полезным для приложений, использующих устаревшие корпоративные системы.) Такие компиляция сродни тому, как современные компиляторы и комплекты средств разработки программного обеспечения (SDK) поддерживать программистов широкого профиля в использовании всего потенциала гетерогенного оборудования. архитектуры, состоящие из процессора общего назначения и специализированного оборудования, такого как графические процессоры, ускорители машинного обучения или доверенные анклавы. Рис. 3 представляет эту идею на концептуальном уровне. Гибридные smart contract — это первый шаг на пути к этому видению и к концепции, которую мы называем метаконтрактами. Метаконтракты — это приложения, написанные на децентрализованной метаслой и неявно охватывают логику внутри цепочки (smart contracts), а также вычисления и связь вне цепочки между различными blockchain и существующими вне цепочки услуги. Учитывая необходимость поддержки языка и компилятора, новых моделей безопасности и концептуальное и техническое согласование разрозненных технологий, однако реализация создания настоящего децентрализованного метаслоя — это амбициозная цель, к которой мы стремимся на протяжении длительного времени. временной горизонт. Тем не менее, это полезная идеальная модель, о которой следует помнить при чтении. эта статья, здесь не подробно описана, но мы планируем сосредоточиться на ней в нашей будущей работе над Chainlink. Масштабирование: Целью первостепенной важности в наших развивающихся проектах является обеспечение возможности Сеть Chainlink для удовлетворения растущих потребностей в масштабировании экосистемы blockchain. Поскольку перегрузка сети становится постоянной проблемой в существующих blockchains [86], в использование вступают новые и более производительные конструкции blockchain, например, [103, 120, 203], а также дополнительные технологии масштабирования уровня 2, например, [5, 12, 121, 141, 169, 186, 187]. Сервисы Oracle должны обеспечивать задержки и пропускную способность. которые отвечают требованиям производительности этих систем при минимизации внутрисетевых комиссий. (например, стоимость газа) как для контрактных операторов, так и для обычных пользователей. С DONs, Chainlink Функциональность призвана пойти дальше и обеспечить достаточно высокую производительность для чисто веб-систем. DON получают большую часть своего прироста производительности за счет использования быстрых, комитетных или не требующих разрешения протоколов консенсуса, которые они комбинируют с blockchain. они поддерживают. Мы ожидаем, что множество DON с разными конфигурациями будут работать параллельно; различные DApps и пользователи могут находить компромиссы в базовых консенсусных решениях в соответствии с требованиями их применения. DONs фактически можно рассматривать как технологии уровня 2. Мы ожидаем, что среди другие службы, DONs будут поддерживать инфраструктуру выполнения транзакций (TEF), которая облегчает эффективную интеграцию DON и, следовательно, oracle с другими высокопроизводительными системы уровня 2, например rollups, системы, которые объединяют транзакции вне цепочки для достижения улучшения производительности. Мы представляем TEF в разделе 6.

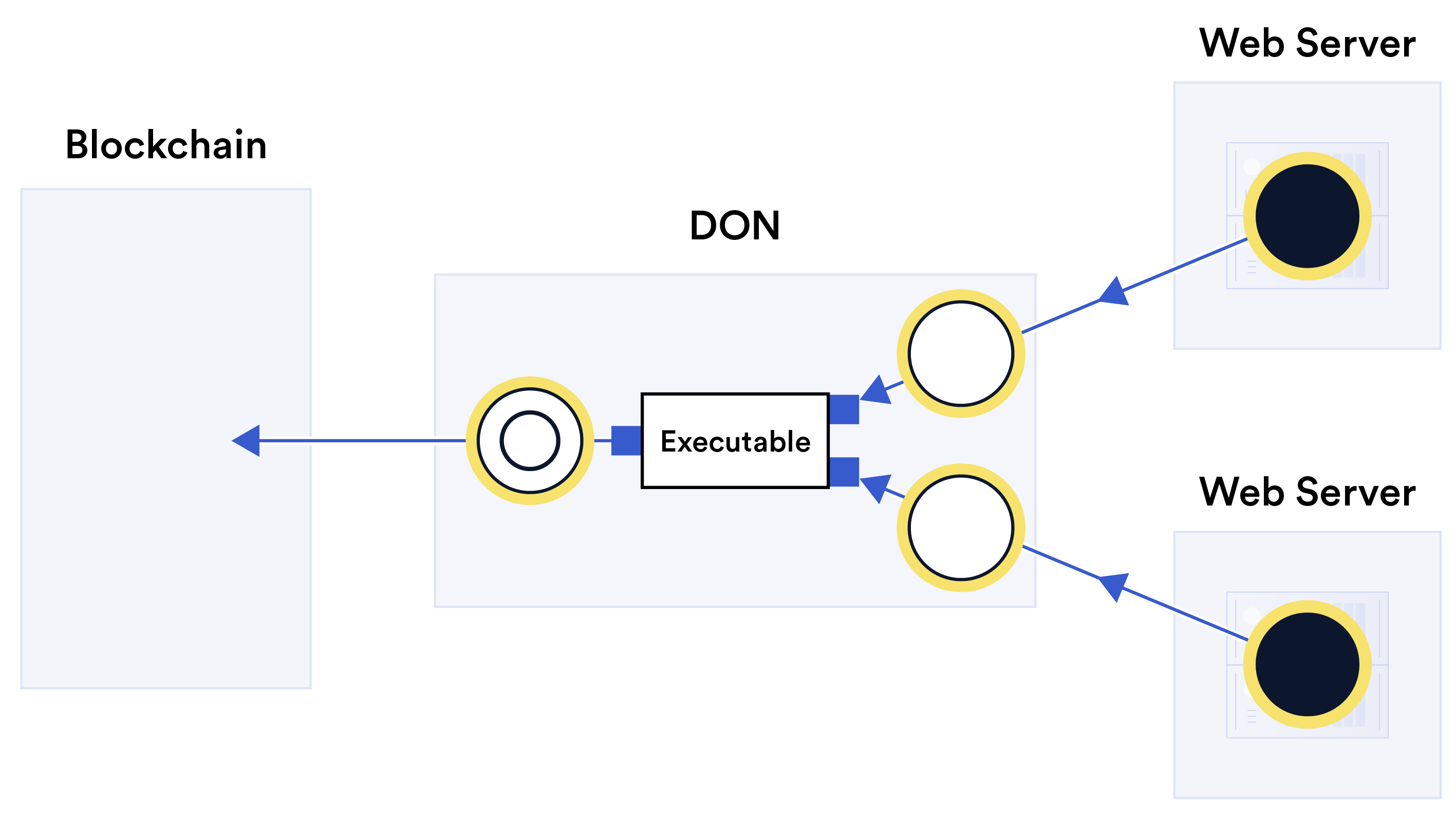

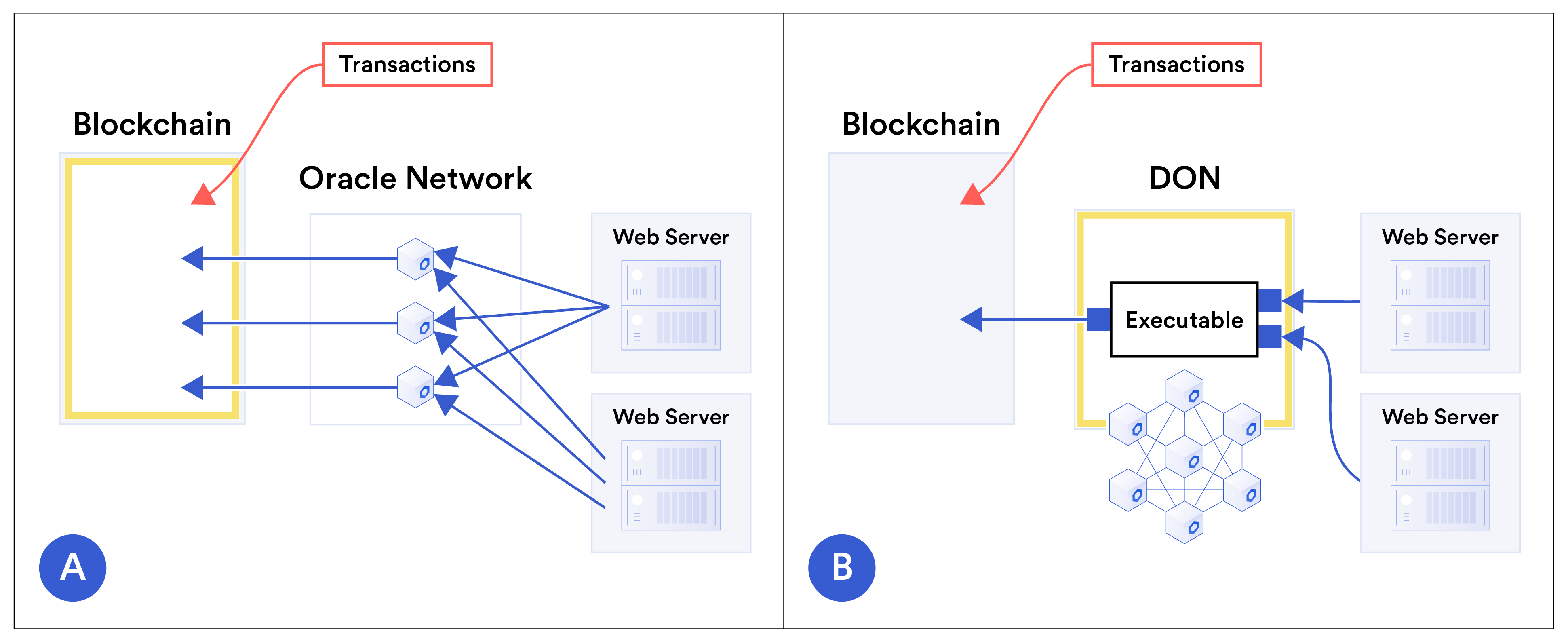

Рисунок 3: Концептуальная фигура, показывающая идеальную реализацию децентрализованного метаслоя. Для простота разработки, разработчик указывает децентрализованное приложение, выделенное розовым, как виртуальное применение в единой модели машины. Компилятор децентрализованного метаслоя автоматически генерирует соответствующие взаимодействующие функции: smart contracts (обозначаемые SC), логика (обозначенная exec) на DONs, адаптеры, подключающиеся к целевым внешним службам, и т. д., как показано желтым цветом. На рис. 4 концептуально показано, как DON улучшает масштабирование blockchain (smart contract). концентрируя обработку транзакций и oracle-отчетов вне цепочки, а не на цепь. Этот сдвиг в основном месте вычислений снижает задержку транзакций и комиссий при одновременном повышении пропускной способности транзакций. Конфиденциальность: Блокчейны обеспечивают беспрецедентную прозрачность smart contract и реализуемых ими приложений. Но существует основное противоречие между прозрачностью и конфиденциальностью. Сегодня, например, децентрализованные обменные транзакции пользователейРисунок 4. Концептуальный рисунок, показывающий, как децентрализованные сети Oracle улучшают масштабирование blockchain smart contracts. Рисунок А ⃝показывает обычный oracle архитектура. Транзакции отправляются непосредственно в blockchain, как и отчеты oracle. Таким образом, blockchain, выделенный желтым цветом, является основным местом обработки транзакций. На рисунке B⃝ показано использование DON для поддержки контрактов на blockchain. А DON исполняемые процессы обрабатывают транзакции вместе с данными из внешних систем и пересылают их результаты — например, объединенные транзакции или изменения состояния контракта в результате эффектов транзакций — в blockchain. Таким образом, DON, выделенный желтым цветом, является основным место обработки транзакций. действия записываются в цепочке, что позволяет легко отслеживать поведение обмена, а также сделать финансовые транзакции пользователей общедоступными. Аналогично, данные передаются на интеллектуальные контракты остаются в цепочке. Это делает такие данные удобными для проверки, но действует как является препятствием для поставщиков данных, желающих предоставить smart contract конфиденциальные или собственные данные. Мы считаем, что сети oracle будут играть ключевую роль в стимулировании следующего поколения системы, которые сочетают в себе природную прозрачность blockchains с новой защитой конфиденциальности. В этой статье мы покажем, как они это сделают, используя три основных подхода: • Адаптеры, сохраняющие конфиденциальность: две технологии с запланированным развертыванием. в сетях Chainlink, DECO [234] и Town Crier [233], включите узлы oracle для извлекать данные из автономных систем способами, обеспечивающими защиту конфиденциальности и данных пользователей. конфиденциальность. Они сыграют ключевую роль в разработке адаптеров для DONs. (Подробную информацию об этих двух технологиях см. в разделе 3.6.2.) • Конфиденциальные вычисления: DONs могут просто скрыть свои вычисления от доверия blockchains. Используя безопасные многосторонние вычисления и/или доверенные среды выполнения, также возможна более строгая конфиденциальность, в которой узлы DON вычислять данные, которые они сами не видят.

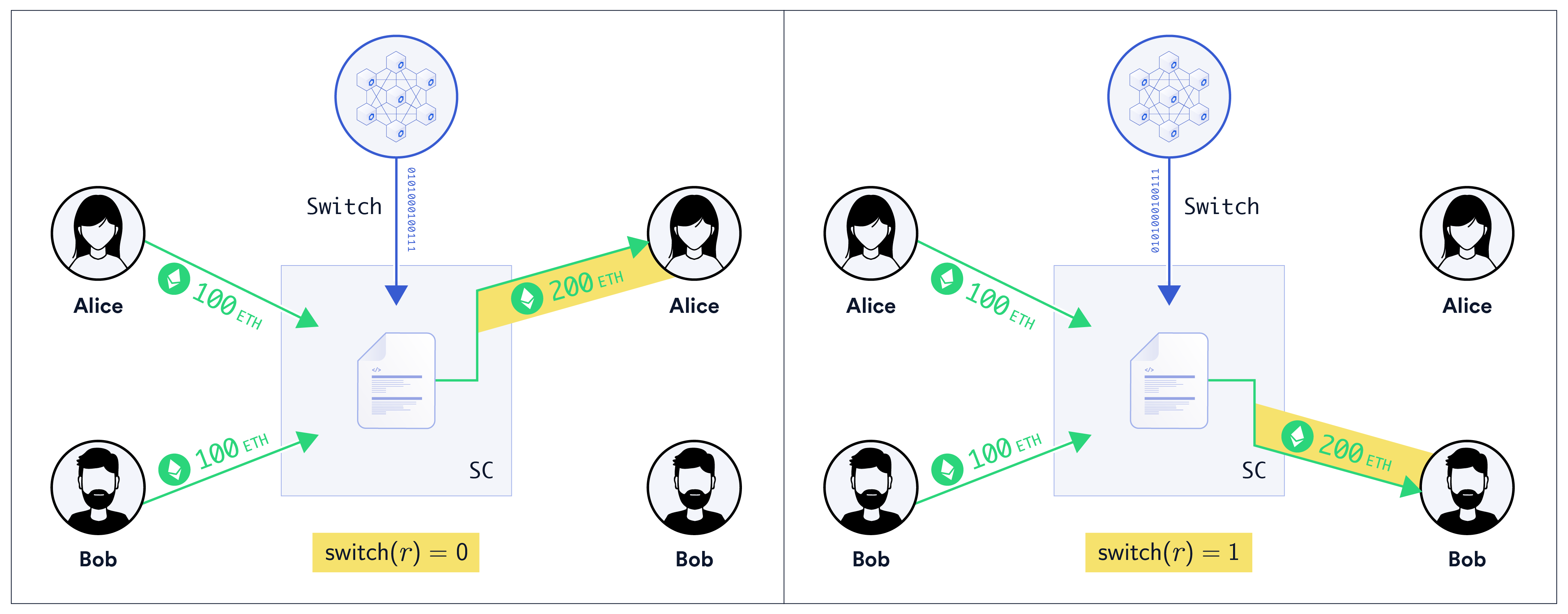

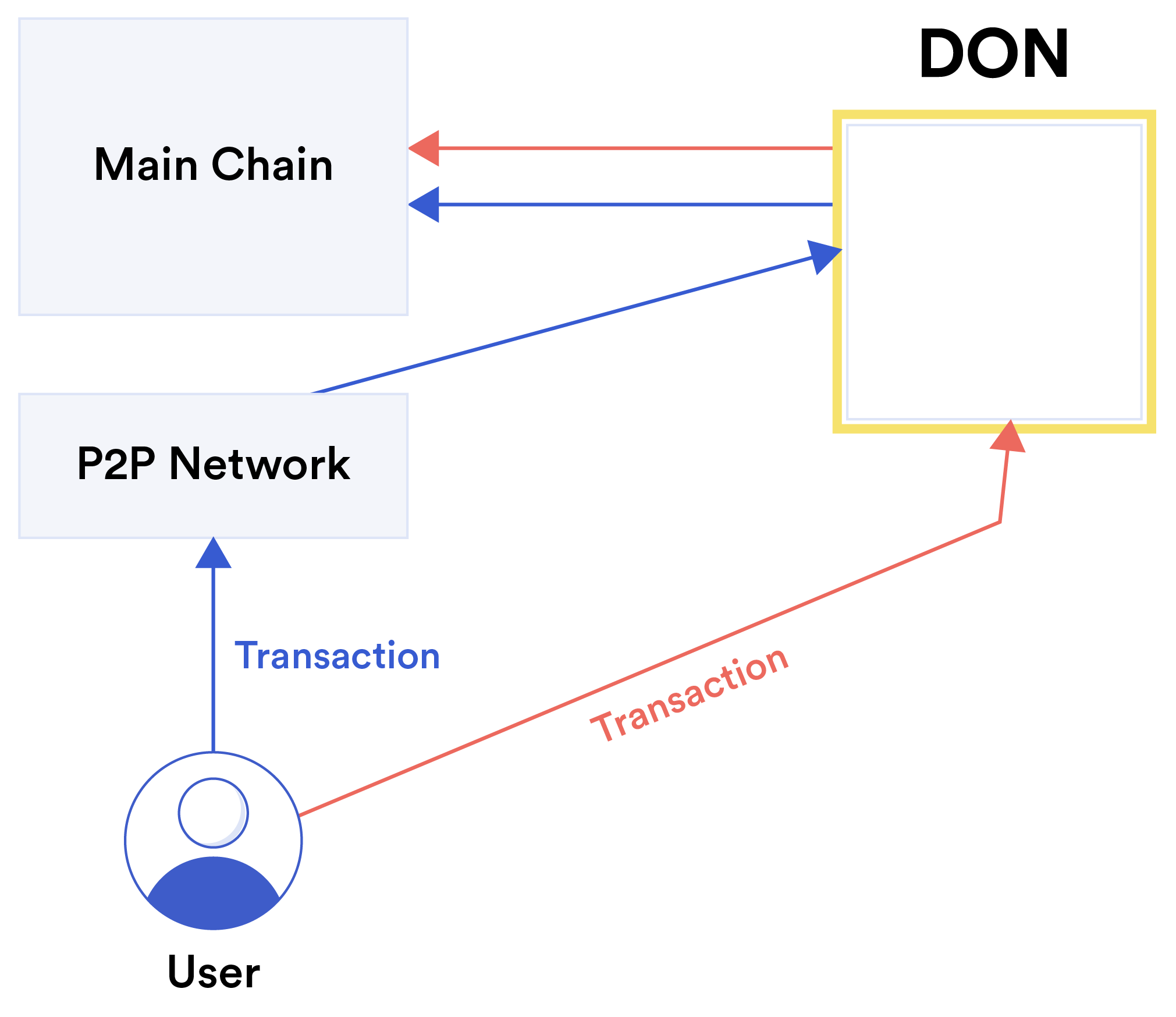

• Поддержка конфиденциальных систем уровня 2: TEF предназначен для поддержки различных систем уровня 2, многие из которых используют доказательства с нулевым разглашением для обеспечения различные формы конфиденциальности транзакций. Мы обсудим эти подходы в разделе 3 (дополнительную информацию см. в разделе 6, приложении B.1 и приложении B.2). На рис. 5 представлено концептуальное представление того, как конфиденциальные данные могут передаваться из внешних источников на smart contract с помощью адаптеров, сохраняющих конфиденциальность, и конфиденциальные вычисления в DON. Рисунок 5. Концептуальная схема операций по сохранению конфиденциальности в DON на конфиденциальные данные (выделены желтым цветом). Конфиденциальные исходные данные (черные кружки) в сети серверов извлекается в DON с помощью адаптеров, сохраняющих конфиденциальность (синие линии с двойной стрелкой). DON получает производные данные (полые кружки) от этих адаптеров: результат применения функции или, например, раскрытия секрета к конфиденциальному источнику данные. Исполняемый файл на DON может применять конфиденциальные вычисления к производным данным. для создания отчета (двойной круг), который он отправляет через адаптер на blockchain. Мы считаем, что мощные инструменты для работы с конфиденциальными данными откроют целый мир спектр приложений. Среди них частные децентрализованные (и централизованные) финансы, децентрализованная идентичность, кредитное онлайн-кредитование, а также более эффективные и удобные для пользователя протоколы «знай своего клиента» и аккредитации, о которых мы поговорим в разделе 4. Справедливость заказов для транзакций: Сегодняшние дизайны blockchain имеют немного грязного секрет полишинеля: они эфемерно централизованы. Майнеры и validators могут заказать транс-действия, как бы они ни выбрали. Пользователи также могут манипулировать порядком транзакций, как является функцией сетевой платы, которую они платят (например, цены на газ в Ethereum), а некоторым степени, используя преимущества быстрых сетевых подключений. Подобные манипуляции могут, например, Например, возьмем форму опережающего действия, при котором стратегический игрок, такой как шахтер, наблюдает за транзакцией пользователя и вставляет свою собственную эксплуатирующую транзакцию в более раннюю позицию в том же блоке — фактически крадет деньги у пользователя, используя предварительную информацию о транзакции пользователя. Например, бот может разместить заказ на покупку. перед пользователем. Затем он может воспользоваться ростом цен на активы, вызванным торговля пользователя. Опережающее выступление некоторых ботов, наносящее вред обычным пользователям — аналогично высокочастотному торговля на Уолл-стрит — уже широко распространена и хорошо документирована [90], что связано с такие атаки, как резервное выполнение [159] и автоматическое копирование транзакций [195]. Недавно даже появились предложения по систематизации эксплуатации ордеров майнерами [110]. Технологии уровня 2, такие как rollups, не решают проблему, а лишь рецентрализуют заказывая, передавая его в руки сущности, создающей rollup. Одна из наших целей — внедрить в Chainlink сервис под названием Fair Sequencing. Услуги (ФСС) [137]. FSS помогает дизайнерам smart contract обеспечить справедливый заказ своих проектов. транзакций и избегать опережающих, обратных и связанных с ними атак на пользовательские транзакции, а также другие типы транзакций, такие как передача отчетов oracle. ФСС позволяет DON реализовать такие идеи, как строгое, временное понятие справедливости порядка, представленное в [144]. В качестве дополнительной выгоды FSS может также снизить нагрузку на сеть пользователей. сборы (например, расходы на газ). Вкратце, в FSS транзакции проходят через DON, а не распространяются непосредственно на целевой объект smart contract. DON заказывает транзакции, а затем пересылает их. их к контракту. Рисунок 6: Пример преимуществ FSS. Рис. А ⃝показано, как майнер, эксплуатирующий свою централизованное право распоряжаться транзакциями, может поменять пару транзакций: транзакция 1⃝ поступает до 2⃝, но вместо этого майнер размещает его после 2⃝. Напротив, на рис. B⃝ показано как DON децентрализует процесс заказа между узлами DON. Если кворум честные узлы получают 1⃝перед 2⃝, FSS заставляет 1⃝появляться перед 2⃝в цепочке — предотвращение изменения порядка майнеров путем прикрепления порядковых номеров, предусмотренных контрактом. На рис. 6 сравнивается стандартный майнинг с FSS. Он показывает, как при стандартном майнингепроцесс заказа транзакций централизован у майнера и, следовательно, подлежит манипуляции, такие как изменение порядка пары транзакций относительно их прибытия раз. Напротив, в FSS процесс децентрализован между узлами DON. Предполагая кворум честных узлов, FSS помогает применять такие политики, как временное упорядочение транзакций, уменьшая возможности для манипулирования со стороны майнеров и других лиц. Кроме того, поскольку пользователям не нужно конкурировать за льготный заказ на основе цены на газ, они могут платить относительно низкие цены на газ (в то время как транзакции из DON можно группировать для экономии газа). Минимизация доверия: Наша общая цель при разработке DONs состоит в том, чтобы облегчить надежный уровень поддержки для smart contracts и других oracle-зависимых систем посредством децентрализации, криптографических инструментов и криптоэкономических гарантий. DON сам по себе децентрализован, и пользователи могут выбирать любой доступный DON, который поддерживает основную цепочку, в которой они хотят работать, или создает дополнительные DON с комитетами узлов, которым они доверяют. Однако для некоторых приложений, особенно smart contracts, Chainlink пользователи могут отдайте предпочтение модели доверия, которая рассматривает основную цепочку, поддерживаемую DON, как более надежную. чем сам DON. Для таких пользователей мы уже имеем или планируем включить в архитектура сети Chainlink ряд механизмов, обеспечивающих контракты в основной цепочке для усиления гарантий безопасности, предоставляемых DONs, в то время как на в то же время также обеспечивается защита от возможности повреждения источников данных. например веб-серверы, с которых DON получает данные. Мы описываем эти механизмы в разделе 7. Они подразделяются на пять основных заголовков: • Аутентификация источника данных: инструменты, позволяющие поставщикам данных ставить цифровую подпись. свои данные и тем самым укрепить цепочку сохранности между источником и полагающийся договор. • DON отчеты меньшинства: флаги, выдаваемые меньшинством узлов DON, которые наблюдает должностные преступления большинства в DON. • Ограждения: логика главной цепи обнаруживает аномальные условия и приостанавливает работу. или останавливает выполнение контракта (или требует других мер по исправлению ситуации). • Управление с минимальным доверием: использование обновлений, выпускаемых постепенно, для облегчения проверки сообщества, а также децентрализованное экстренное вмешательство для быстрого реагирование на системные сбои. • Децентрализованная аутентификация объекта: использование инфраструктуры открытых ключей (PKI) для идентифицировать объекты в сети Chainlink. На рис. 7 представлена концептуальная схема наших целей по минимизации доверия. Стимулирующая (криптоэкономическая) безопасность: Децентрализация формирования отчетов по узлам oracle помогает обеспечить безопасность даже в случае повреждения некоторых узлов.

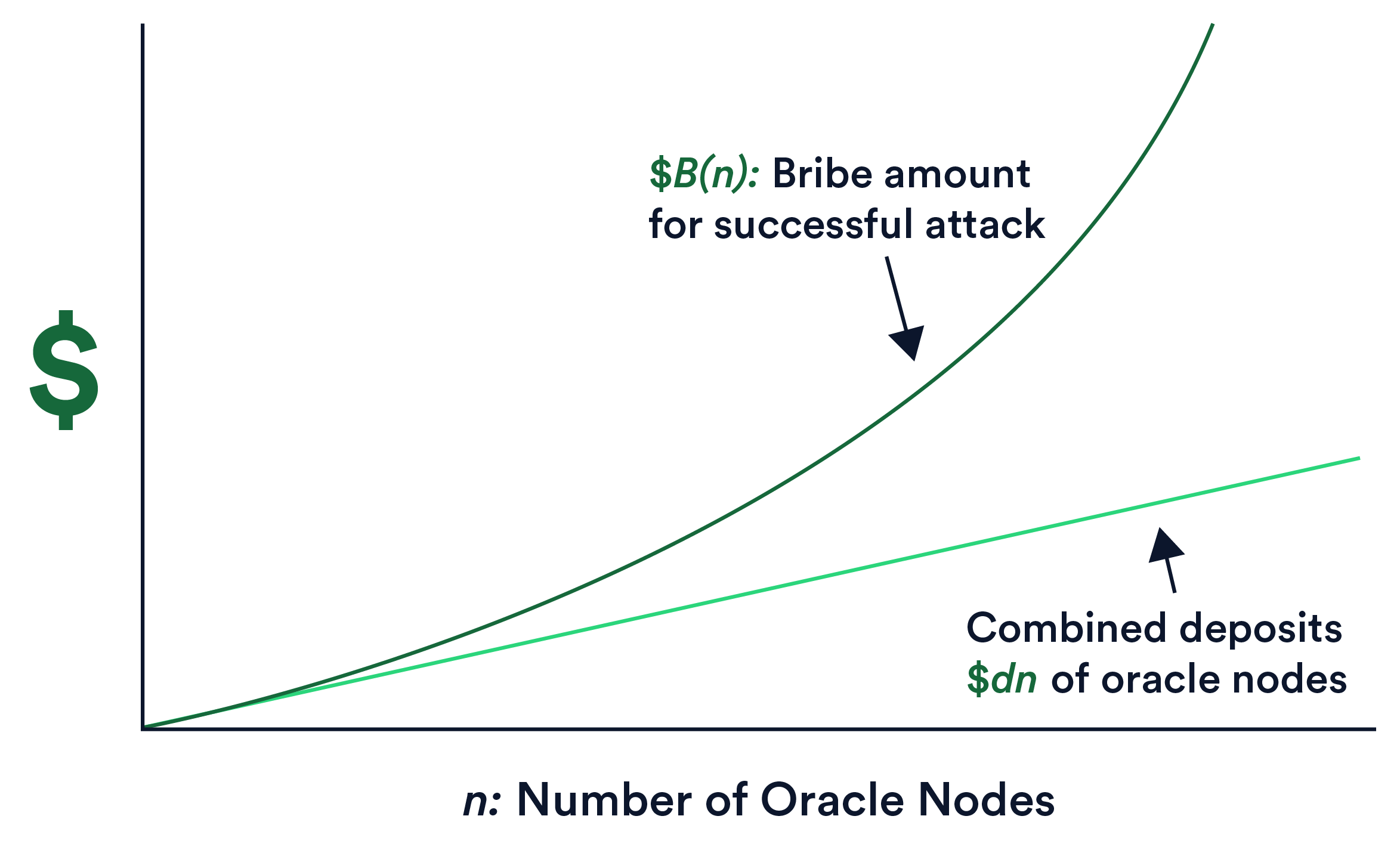

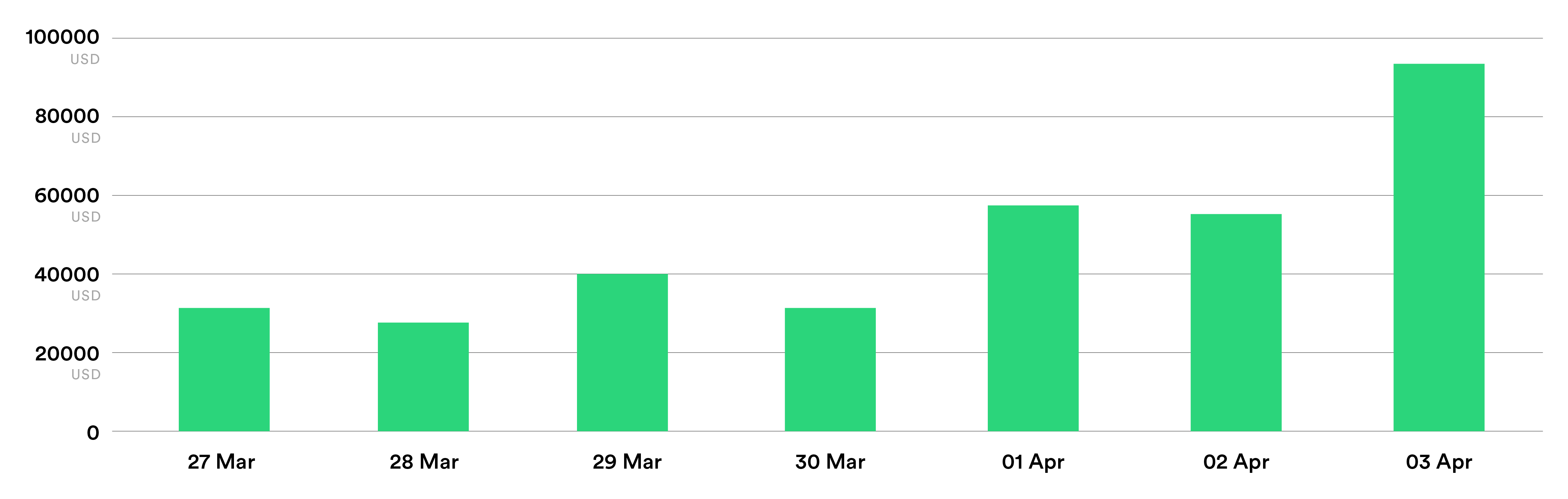

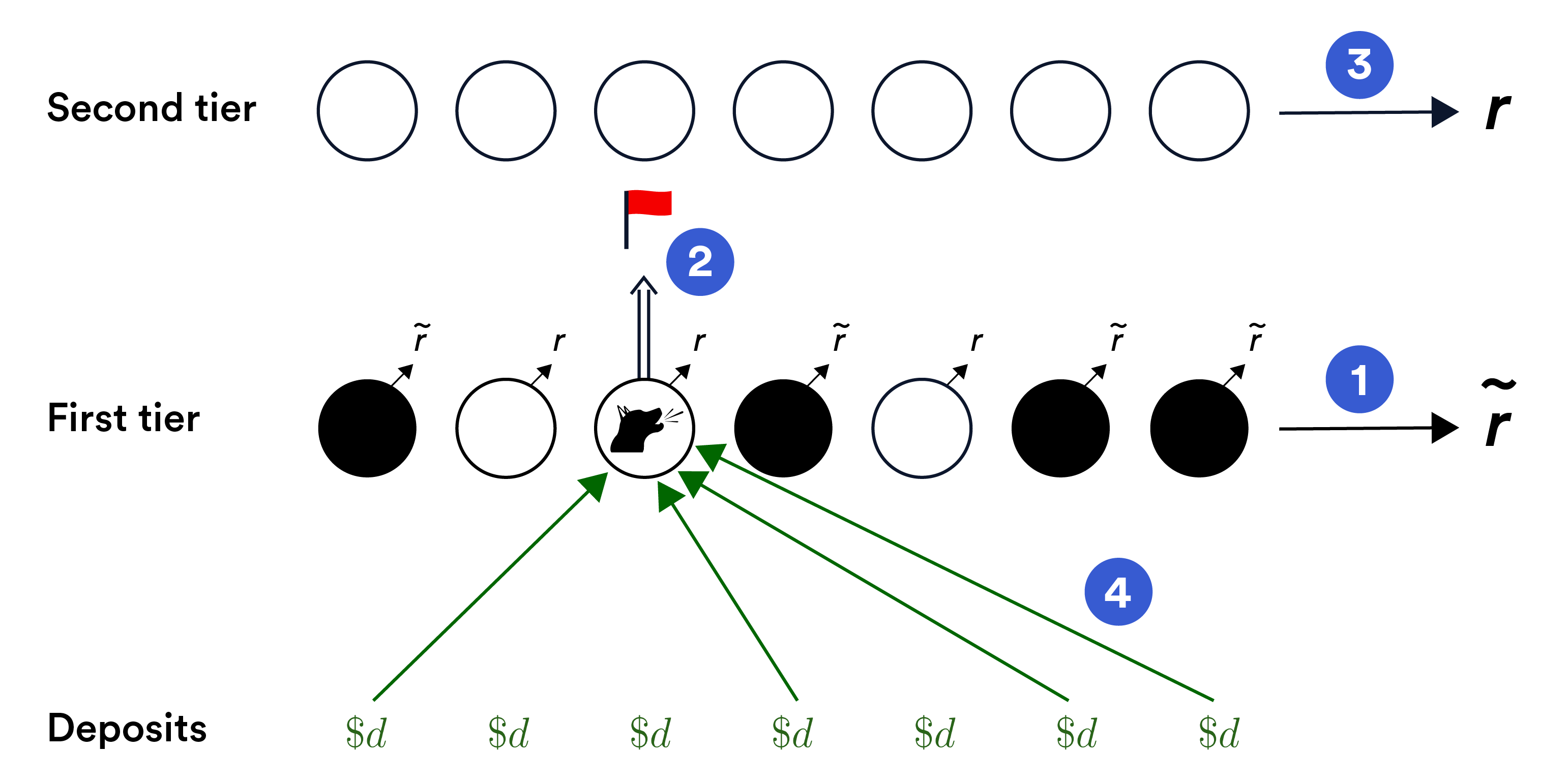

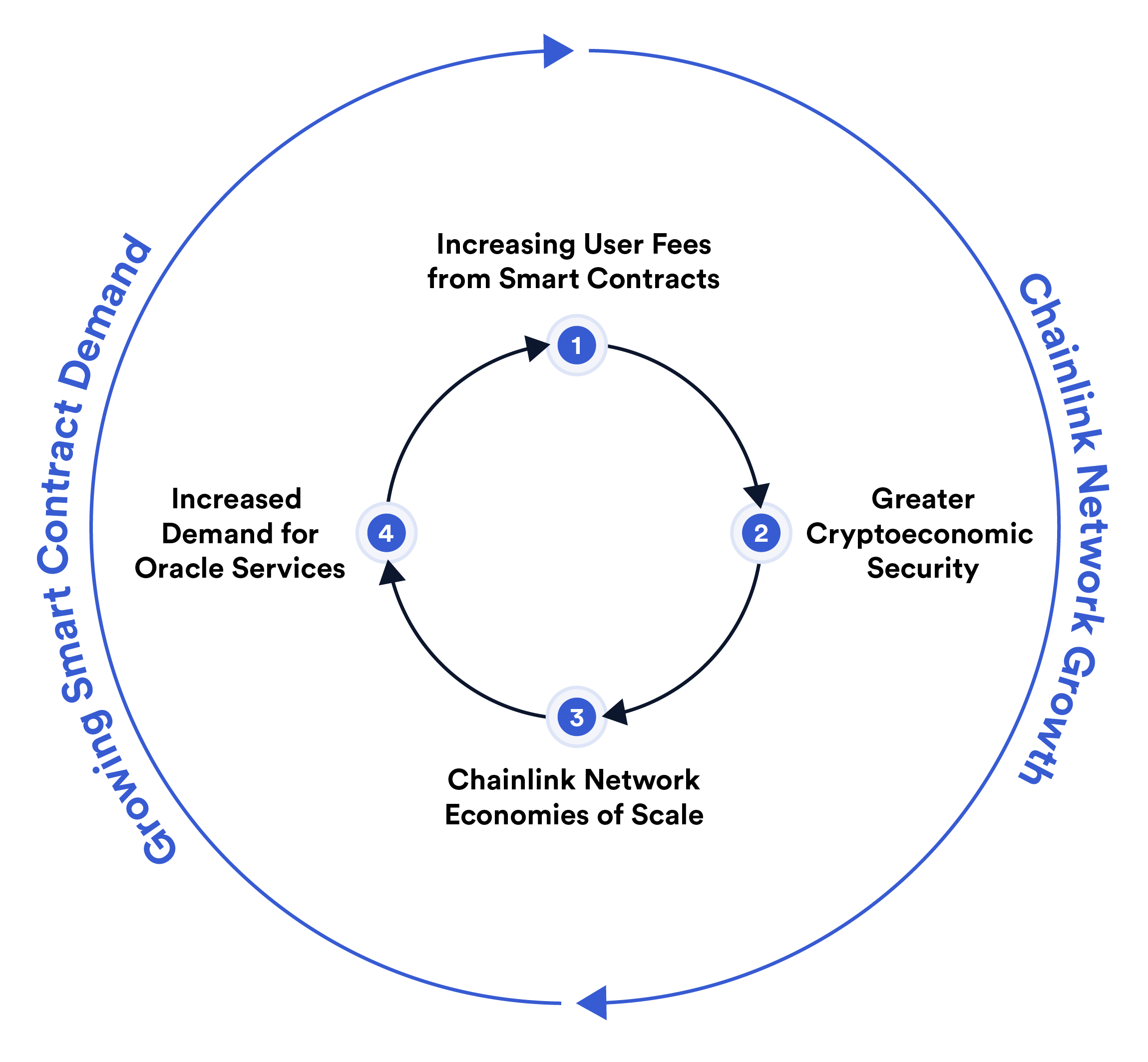

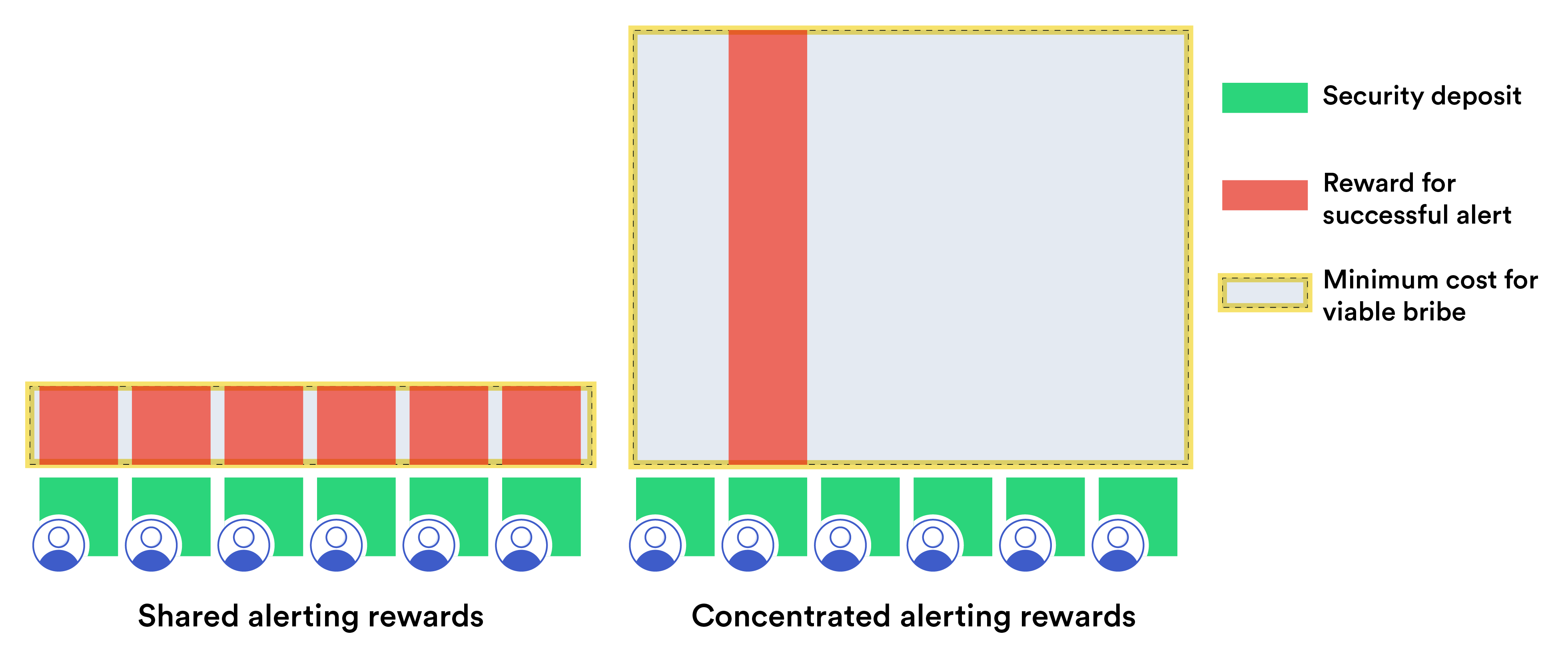

Рисунок 7: Концептуальное изображение цели Chainlink по минимизации доверия, которая заключается в свести к минимуму потребность пользователей в правильном поведении DON и источников данных, таких как Интернет. серверы. Желтые блики на рисунке обозначают локусы минимизации доверия: DON и отдельные или меньшие наборы веб-серверов. Розовые блики обозначают компоненты системы. которые по предположению заслуживают большого доверия: контракты на blockchain и большинство веб-серверов, то есть веб-серверов в совокупности. Не менее важно, однако, обеспечить, чтобы узлы имели финансовый стимул вести себя правильно. Стейкинг, т. е. требование от узлов предоставить депозиты LINK и слэшинг. (конфискация) этих депозитов в случае ненадлежащего поведения сыграет ключевую роль в Chainlink. Это важная система стимулирования, которая уже использовалась в ряде blockchains, например, [81, 103, 120, 204]. Однако размещение в Chainlink сильно отличается от staking в автономном режиме. blockchainс. Ставка на blockchains направлена на предотвращение атак на консенсус. У него есть другая цель в Chainlink: обеспечить своевременную доставку правильных отчетов oracle. Хорошо спроектированная система staking для сети oracle должна отражать такие атаки, как взяточничество. невыгодно противнику, даже если целью является smart contract с высоким денежная стоимость. В этой статье мы представляем общий подход к staking в Chainlink с тремя ключевыми инновации:1. Мощная состязательная модель, охватывающая атаки, упущенные из виду в существующих подходы. Одним из примеров является то, что мы называем предполагаемым взяточничеством. Это форма взяточничество, которое определяет, какие узлы получают взятки на условной основе, например, заранее предлагает гарантированные взятки узлам, которые выбирает механизм staking в случайным образом для определенных ролей (например, инициирование вынесения решения по отчету). 2. Суперлинейное воздействие staking, неформально означающее, что для успеха противник должен иметь бюджет B, превышающий совокупные вклады всех oracle. узлы. Точнее, мы имеем в виду, что в зависимости от n \(B(n) ≫\)dn в сеть из n oracle узлов, каждый с фиксированной суммой депозита $d (более формально, \(B(n) is asymptotically larger in n than \)дн). На рис. 8 представлено концептуальное представление это свойство. 3. Система неявных стимулов (IIF), модель стимулирования, которую мы разработали для охватывать эмпирически измеримые стимулы помимо явно депонированных staking средства, включая возможности будущих комиссий узлов. IIF расширяет понятие ставка выходит за рамки явных депозитов узлов. Рис. 8. Концептуальная диаграмма, изображающая суперлинейное масштабирование в Chainlink staking. взятка $B(n), требуемая противником, растет в n быстрее, чем совокупные депозиты $dn всех узлов oracle. Мы показываем, как IIF и суперлинейное воздействие staking вместе вызывают то, что мы назвать благотворный цикл экономической безопасности для сетей oracle. Когда приходят новые пользователи

системы, увеличивая потенциальные будущие доходы от запуска узлов Chainlink, предельные издержки экономической безопасности падают для нынешних и будущих пользователей. В режиме эластичный спрос, это снижение затрат стимулирует дополнительных пользователей использовать сети, постоянно поддерживая внедрение в непрерывном благотворном цикле. Примечание. Хотя в этом документе излагаются важные элементы нашего видения развития Chainlink, он носит неформальный характер и включает несколько подробных технических характеристик. Мы планируем выпускать технические документы, посвященные дополнительным функциям и подходам по мере их развития. Кроме того, важно подчеркнуть, что многие элементы представленного видения здесь (улучшения масштабирования, технологии конфиденциальности, ФСС и т. д.) могут и будут развернут в предварительной форме еще до того, как расширенные DON станут базовой функцией Chainlink. 1.3 Организация данного документа Мы представляем нашу модель безопасности и обозначения в разделе 2 и обрисовываем децентрализованную систему безопасности. Oracle Network API в разделе 3. В разделе 4 мы представляем ряд примеров приложения, для которых DONs предоставляют привлекательную платформу развертывания. Читатели могут изучите большинство ключевых концепций статьи, дочитав ее до этого момента. Оставшаяся часть документа содержит дополнительную информацию. Мы описываем справедливую последовательность Службы (FSS) в разделе 5 и структура выполнения транзакций (TEF) в разделе 6. Мы описываем наш подход к минимизации доверия в разделе 7. Мы рассматриваем некоторые важные требования DON к развертыванию, а именно постепенное развертывание функций, динамическое членство в реестре и подотчетность в Разделе 8. Наконец, в Разделе 9 мы приводим обзор нашего развивающегося подхода к разработке стимулов. Подведем итоги в разделе 10. Чтобы помочь читателям, которые ограниченно знакомы с концепциями этой статьи, мы предоставить глоссарий в Приложении A. Мы представляем дополнительную информацию об интерфейсе DON. и функциональность в Приложении B, а примеры адаптеров представлены в Приложении C. В приложении D мы описываем криптографический примитив для источника данных с минимизированным доверием. аутентификацию, называемую функциональными сигнатурами, и представить новый вариант, называемый дискретными функциональными сигнатурами. Мы обсуждаем некоторые соображения, имеющие отношение к комитету. выбор для DONs в Приложении F.

Модель безопасности и цели

Децентрализованная сеть Oracle — это отдельная распределенная система, которая, как мы ожидаем, будет первоначально реализовываться обычно (хотя и не обязательно) комитетом на базе комитета. протокол консенсуса и выполняется набором узлов oracle. DON предназначен в первую очередь расширить возможности smart contract в основной цепочке с помощью отчетов oracle и другие услуги, но он может предоставлять те же вспомогательные услуги другим системам, отличным от blockchain, и поэтому не обязательно должен быть связан с конкретной основной цепочкой.

Поэтому модель и свойства, которые мы рассматриваем, в значительной степени независимы от использования конкретные применения DON. 2.1 Текущая архитектурная модель Важно подчеркнуть, что Chainlink сегодня представляет собой не монолитный сервис, а скорее не требующая разрешения структура, в которой можно запускать отдельные, независимые сети из oracle узлов [77]. Сети имеют разнородные наборы операторов узлов и конструкции. Они также могут различаться по видам предоставляемых услуг, что может включают, например, потоки данных, подтверждение резервов, проверяемую случайность и т. д. Другое различия могут включать степень децентрализации, размер сети с точки зрения поддерживаемое заблокированное значение и различные параметры уровня обслуживания, такие как частота передачи данных. и точность. Модель Chainlink без разрешений способствует развитию экосистемы, в которой Поставщики услуг специализируются на услугах, которые они лучше всего могут предоставить обществу. Это модель, вероятно, приведет к снижению затрат для пользователей и более высокому качеству обслуживания, чем модель который требует, чтобы все узлы и сети предоставляли полный спектр услуг, подход которые могут легко перерасти в общесистемное внедрение услуг, представляющих наименее общий знаменатель ресурсов, доступных узлам. По мере того как Chainlink развивается в сторону проектов на основе DON в Chainlink 2.0, мы продолжаем поддерживать модель не требующей разрешения открытой структуры, принимая во внимание цель предоставление пользователям широкого выбора услуг, которые во всем мире приводят к наилучшему совпадению с особыми требованиями к применению. 2.2 Консенсусные предположения Мы используем термин «децентрализованная сеть Oracle», чтобы охватить полную функциональность описываемая нами система oracle: как структура данных, которую поддерживают узлы oracle, так и основной API, наложенный поверх него. Мы используем термин «регистр» (строчная буква), обозначаемый буквой L, для обозначения базовых данных. структура, поддерживаемая DON и используемая для поддержки конкретных услуг, которые он предоставляет. Мы подчеркиваем, что наша структура DON не рассматривает L как автономную систему, такую как a blockchain: его целью является поддержка blockchain и других систем. Блокчейны — это, конечно, это один из способов создания надежного реестра, но есть и другие. Мы ожидаем DONs во многих случаях для реализации своих базовых реестров с использованием Byzantine Fault Tolerant (BFT), которые значительно предшествуют blockchain, таким как Bitcoin [174]. Мы используем Для удобства в статье введите обозначения и свойства BFT, хотя мы подчеркните, что DON могут быть реализованы с использованием протоколов консенсуса без разрешения. Концептуально реестр L представляет собой доску объявлений, на которой данные упорядочены линейно. Мы рассматриваем реестр в целом как имеющий несколько ключевых свойств, обычно приписываемых ему. blockchains [115]. Регистр – это: • Только добавление: Добавленные данные невозможно удалить или изменить.• Общественный: Любой может прочитать его содержимое, которое не меняется во времени. просмотр всех пользователей.4 • Доступен: авторизованные авторы всегда могут записать в реестр и прочитать его. кем-либо своевременно. Альтернативные свойства возможны в реестре для DON, если они реализованы комитет. Например, доступ к записи в реестр может быть ограничен определенными пользователями, как может иметь доступ на чтение для некоторых приложений, т. е. реестр не обязательно должен быть общедоступным, как определено выше. Аналогично, правила реестра могут разрешать изменение или редактирование данных. Мы не Однако подробно рассмотрим такие варианты в этой статье. Модульная конструкция DONs может поддерживать любые современные BFT. протоколы, например Hotstuff[231]. Точный выбор будет зависеть от предположений о доверии и характеристики сети среди узлов oracle. DON в принципе может альтернативно использовать высокопроизводительный blockchain без разрешений для своего реестра в роли поддержки одинаково масштабируемая система уровня 2 или blockchain. Аналогичным образом возможна и гибридизация: DON в принципе может состоять из узлов, которые являются validator в существующем blockchain, например, в системах Proof-of-Stake, в которых комитеты выбираются для выполнения транзакции, например, [8, 81, 120, 146, 204]. Этот конкретный режим работы требует, чтобы узлы работают двойного назначения, т. е. работают как узлы blockchain и DON. узлы. (См. раздел 8.2, где обсуждаются методы обеспечения непрерывности изменения комитетов и Приложение F, где приведены некоторые предостережения относительно случайного выбора комитетов.) На практике в современных алгоритмах BFT узлы подписывают сообщения в реестре цифровой подписью. Для удобства мы предполагаем, что L имеет связанный с ним открытый ключ pkL и что его содержимое подписаны соответствующим секретным ключом. Это общее обозначение применимо даже тогда, когда данные на L подписываются с использованием пороговых подписей.5 Пороговые подписи удобны, поскольку они обеспечивают постоянную идентификацию для DON даже при изменении членства в узлы, на которых он работает. (См. Приложение B.1.3.) Таким образом, мы предполагаем, что skL имеет общий секрет. (k, n)-пороговым образом для некоторого параметра безопасности k, например, k = 2f + 1 и n = 3f + 1, где f — количество потенциально неисправных узлов. (Выбирая k в этом Таким образом, мы гарантируем, что неисправные узлы не смогут ни изучить skL, ни смонтировать отказ в обслуживании. атака, препятствующая его использованию.) Сообщение на L принимает форму M = (m, z), где m — строка, а z — уникальная строка. порядковый индексный номер. Там, где это применимо, мы пишем сообщения в виде m = ⟨Тип сообщения: полезная нагрузка⟩. Тип сообщения MessageType — это синтаксический сахар, указывающий функцию конкретного сообщения. 4В случаях, когда blockchain без окончательности реализует реестр, несогласованность обычно абстрагируется. проигнорировав недостаточно глубокие блоки или «обрезая» [115]. 5На практике некоторые базы кода, например, LibraBFT [205], вариант Hotstuff, в настоящее время мультиподписи, а не пороговые подписи, в обмен на снижение сложности связи для более простая инженерия. За дополнительную плату узлы oracle могут добавлять к сообщениям пороговые подписи. записываются в L, даже если протокол консенсуса, используемый для L, их не использует.2.3 Обозначения Обозначим набор из n oracle узлов, управляющих реестром, через O = {Oi}n. я = 1. Такой набор узлов часто называют комитетом. Для простоты будем считать, что множество oracles, реализующие функциональность DON, т. е. службы поверх L, идентичны с что сохраняет L, но они могут быть различны. Мы обозначим pki открытый ключ игроку Oi, и лыжите соответствующий приватный ключ. Для большинства алгоритмов BFT требуется как минимум n = 3f + 1 узлов, где f — количество узлов. потенциально неисправные узлы; остальные узлы честны в том смысле, что они следуют Протокол точно такой, как указано. Мы называем комитет О честным, если он соответствует этому требованию. требование, т. е. имеет более 2/3 доли честных узлов. Если иное Как указано выше, мы предполагаем, что O честен (и является статической моделью коррупции). Мы используем пкО/ skO взаимозаменяемо с pkL/skL, в зависимости от контекста. Обозначим через σ = Sigpk[m] подпись сообщения m относительно pk, т. е. используя соответствующий закрытый ключ ск. Пусть Verify(pk, σ, m) → {false, true} обозначает соответствующий алгоритм проверки подписи. (Мы оставляем генерацию ключей неявной на протяжении всей статьи.) Мы используем обозначение S для обозначения источника данных и S для обозначения полного набора источники нс в данном контексте. Мы обозначаем MAINCHAIN включенный смарт-контракт. blockchain поддерживается DON. Мы используем термин «полагающийся контракт» для обозначения любого умного контракта. контракт на MAINCHAIN, который взаимодействует с DON, и используйте обозначение SC для обозначим такой договор. Обычно мы предполагаем, что DON поддерживает одну основную цепочку MAINCHAIN, хотя он может поддерживать несколько таких цепочек, как мы показываем в примерах в разделе 4. DON может и обычно будет поддерживать несколько зависимых контрактов на MAINCHAIN. (Как как отмечалось выше, DON альтернативно может поддерживать службы, отличные от blockchain.) 2.4 Примечание о моделях доверия Как отмечалось выше, DON могут быть построены на основе протоколов консенсуса на основе комитетов, и мы ожидайте, что они будут обычно использовать такие протоколы. Существует много веских аргументов в пользу того, что одна из двух альтернатив, основанная на комитете или не требующая разрешения blockchain, обеспечивает более сильная безопасность, чем другая. Важно признать, что безопасность комитетов по сравнению с несанкционированными децентрализованные системы несоизмеримы. Компрометация PoW или PoS blockchain Атака 51% требует, чтобы противник получил большинство ресурсов эфемерно и потенциально анонимно, например, арендуя hash мощность в системе PoW. такой На практике атаки уже затронули несколько blockchain [200, 34]. Напротив, компрометация системы, основанной на комитетах, означает повреждение порогового числа (обычно одной трети) ее узлов, при этом узлы могут быть общеизвестны, хорошо обеспечены ресурсами, и заслуживающие доверия субъекты. С другой стороны, системы на основе комитетов (а также «гибридные» системы без разрешения) системы, поддерживающие комитеты) могут поддерживать больше функций, чем строго предусмотренобеспредметные системы. Это включает в себя способность сохранять постоянные секреты, такие как ключи подписи и/или шифрования — одна из возможностей в наших разработках. Мы подчеркиваем, что DON в принципе могут быть построены на базе комитетов или протокол консенсуса без разрешений, и развертыватели DON могут в конечном итоге принять решение любой подход. Укрепление моделей доверия: Ключевой особенностью Chainlink сегодня является возможность пользователей выбирать узлы на основе децентрализованных записей их истории производительности, как обсуждалось. в разделе 3.6.4. Механизм staking и структура неявного стимулирования, которые мы представляем в разделе 9, вместе представляют собой широкомасштабный и строгий механизм проектирования. фреймворк, который предоставит пользователям значительно расширенные возможности для оценки безопасности DONs. Эта же структура позволит и самим DONs для обеспечения соблюдения различных требований безопасности на участвующих узлах и обеспечения работы в рамках моделей сильного доверия. Также возможно использовать инструменты, описанные в этом документе для DONs, для обеспечения соблюдения особых требований модели доверия, таких как соответствие нормативным требованиям. Для Например, используя методы, описанные в разделе 4.3, узлы могут предоставить доказательства характеристики узла-оператора, например, территория деятельности, которые можно использовать, чтобы помочь обеспечить соблюдение, например, статьи 3 Общего регламента защиты данных (GDPR) («Территориальный охват») [105]. В противном случае такое соблюдение может быть затруднено. встречаются в децентрализованных системах [45]. Кроме того, в разделе 7 мы обсуждаем планы по повышению устойчивости DONs. посредством механизмов минимизации доверия в основных цепочках, которые они поддерживают.

Децентрализованный сетевой интерфейс Oracle и Ca-

возможности Здесь мы кратко описываем возможности DONs с точки зрения простого, но мощного интерфейс, который они призваны реализовать. Приложения на DON состоят из исполняемых файлов и адаптеров. Исполняемый файл — это программа, основная логика которой представляет собой детерминированную программу, аналогичную smart contract. Исполняемый файл также имеет ряд сопутствующих инициаторов — программ, вызывающих вход. точки в логике исполняемого файла, когда происходят заранее определенные события, например, в определенное время (как задание cron), когда цена пересекает пороговое значение и т. д. — очень похоже на Keepers (см. раздел 3.6.3). Адаптеры предоставляют интерфейсы для ресурсов вне цепочки и могут вызываться либо инициаторы, либо основная логика в исполняемых файлах. Поскольку их поведение может зависеть от этого внешних ресурсов инициаторы и адаптеры могут вести себя недетерминировано. Мы описываем интерфейс разработчика DON и функционирование исполняемых файлов и адаптеры с точки зрения трех ресурсов, которые обычно используются для характеристики вычислительных систем: сети, вычислений и хранения. Мы даем краткий обзор каждого из них ресурсы ниже и предоставьте более подробную информацию в Приложении B.