Avalanche: โปรโตคอลฉันทามติตระกูลใหม่

บทคัดย่อ

Avalanche แพลตฟอร์ม 2020/06/30 Kevin Sekniqi, Daniel Laine, Stephen Buttolph และ Emin G¨un Sirer นามธรรม เอกสารนี้ให้ภาพรวมทางสถาปัตยกรรมของการเปิดตัวครั้งแรกของแพลตฟอร์ม Avalanche ชื่อรหัส Avalanche Borealis สำหรับรายละเอียดเกี่ยวกับเศรษฐศาสตร์ของชาวพื้นเมือง token ซึ่งมีป้ายกำกับว่า $AVAX เรา 5 แนะนำผู้อ่านไปยังเอกสารประกอบ token ไดนามิก [2] การเปิดเผยข้อมูล: ข้อมูลที่อธิบายไว้ในเอกสารนี้เป็นข้อมูลเบื้องต้นและอาจมีการเปลี่ยนแปลงได้ตลอดเวลา นอกจากนี้ เอกสารนี้อาจมี “ข้อความคาดการณ์ล่วงหน้า”1 Git กระทำ: 7497e4a4ba0a1ea2dc2a111bc6deefbf3023708e 1 บทนำ 10 เอกสารนี้ให้ภาพรวมทางสถาปัตยกรรมของแพลตฟอร์ม Avalanche จุดสนใจหลักอยู่ที่สามคีย์ ตัวสร้างความแตกต่างของแพลตฟอร์ม: เครื่องยนต์ แบบจำลองทางสถาปัตยกรรม และกลไกการกำกับดูแล 1.1 Avalanche เป้าหมายและหลักการ Avalanche เป็นแพลตฟอร์ม blockchain ประสิทธิภาพสูง ปรับขนาดได้ ปรับแต่งได้ และปลอดภัย มันตั้งเป้าไว้สาม กรณีการใช้งานแบบกว้างๆ: 15 – การสร้างแอปพลิเคชันเฉพาะ blockchains ครอบคลุมการอนุญาต (ส่วนตัว) และไม่ได้รับอนุญาต (สาธารณะ) การใช้งาน – การสร้างและการเปิดตัวแอปพลิเคชันที่ปรับขนาดได้และกระจายอำนาจสูง (Dapps) – การสร้างสินทรัพย์ดิจิทัลที่ซับซ้อนตามอำเภอใจด้วยกฎที่กำหนดเอง พันธสัญญา และผู้ขับขี่ (สินทรัพย์อัจฉริยะ) 1 ข้อความคาดการณ์ล่วงหน้าโดยทั่วไปเกี่ยวข้องกับเหตุการณ์ในอนาคตหรือผลการดำเนินงานในอนาคตของเรา ซึ่งรวมถึงแต่ไม่ใช่ จำกัดอยู่ที่ประสิทธิภาพที่คาดการณ์ไว้ของ Avalanche; การพัฒนาธุรกิจและโครงการที่คาดหวัง การดำเนินการ วิสัยทัศน์และกลยุทธ์การเติบโต และโครงการที่อยู่ระหว่างดำเนินการ อยู่ระหว่างการพัฒนา หรือแล้วเสร็จ มิฉะนั้นจะอยู่ระหว่างการพิจารณา ข้อความคาดการณ์ล่วงหน้าแสดงถึงความเชื่อและสมมติฐานของฝ่ายบริหารของเรา ณ วันที่นำเสนอนี้เท่านั้น ข้อความเหล่านี้ไม่ได้รับประกันประสิทธิภาพการทำงานในอนาคตและเกินควร ไม่ควรพึ่งสิ่งเหล่านั้น ข้อความคาดการณ์ล่วงหน้าดังกล่าวจำเป็นต้องเกี่ยวข้องกับการทราบและไม่ทราบ ความเสี่ยงซึ่งอาจส่งผลให้ผลการดำเนินงานจริงและผลลัพธ์ในช่วงเวลาต่อๆ ไปแตกต่างอย่างมากจากการคาดการณ์ใดๆ โดยชัดแจ้งหรือโดยนัยในที่นี้ Avalanche ไม่มีภาระผูกพันในการอัปเดตข้อความคาดการณ์ล่วงหน้า แม้ว่า ข้อความคาดการณ์ล่วงหน้าเป็นการคาดการณ์ที่ดีที่สุดของเรา ณ เวลาที่จัดทำขึ้น ไม่สามารถรับประกันได้ จะพิสูจน์ได้ว่ามีความถูกต้อง เนื่องจากผลลัพธ์ที่แท้จริงและเหตุการณ์ในอนาคตอาจแตกต่างอย่างมาก ผู้อ่านไม่ได้รับคำเตือน ที่จะไว้วางใจข้อความคาดการณ์ล่วงหน้าอย่างไม่เหมาะสม

การแนะนำ

10 เอกสารนี้ให้ภาพรวมทางสถาปัตยกรรมของแพลตฟอร์ม Avalanche จุดสนใจหลักอยู่ที่สามคีย์ ตัวสร้างความแตกต่างของแพลตฟอร์ม: เครื่องยนต์ โมเดลสถาปัตยกรรม และ

เครื่องยนต์

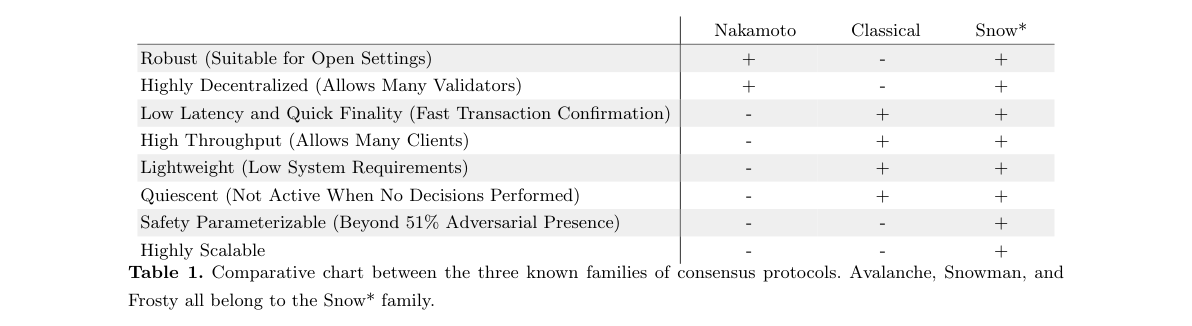

60 การอภิปรายเกี่ยวกับแพลตฟอร์ม Avalanche เริ่มต้นด้วยองค์ประกอบหลักที่ขับเคลื่อนแพลตฟอร์ม: เครื่องยนต์ฉันทามติ ความเป็นมา การชำระเงินแบบกระจายและการคำนวณโดยทั่วไปจำเป็นต้องมีข้อตกลงระหว่างชุด ของเครื่องจักร ดังนั้นโปรโตคอลฉันทามติซึ่งช่วยให้กลุ่มของโหนดสามารถบรรลุข้อตกลงจึงอยู่ที่ หัวใจของ blockchains เช่นเดียวกับระบบกระจายข้อมูลทางอุตสาหกรรมขนาดใหญ่เกือบทุกระบบที่ใช้งาน หัวข้อ 65 ได้รับการตรวจสอบอย่างถี่ถ้วนมาเป็นเวลาเกือบห้าทศวรรษแล้ว และความพยายามนั้น จนถึงปัจจุบันก็ให้ผลเพียงสองตระกูลเท่านั้น ของโปรโตคอล: โปรโตคอลฉันทามติแบบคลาสสิก ซึ่งอาศัยการสื่อสารแบบ all-to-all และฉันทามติของ Nakamoto ซึ่งอาศัย proof-of-work การขุดควบคู่กับกฎลูกโซ่ที่ยาวที่สุด ในขณะที่โปรโตคอลฉันทามติแบบคลาสสิก สามารถมีเวลาแฝงต่ำและมีปริมาณงานสูง ไม่ได้ปรับขนาดให้รองรับผู้เข้าร่วมจำนวนมากหรือไม่ได้เป็นเช่นนั้น แข็งแกร่งเมื่อมีการเปลี่ยนแปลงสมาชิก ซึ่งทำให้ส่วนใหญ่ต้องได้รับอนุญาต ส่วนใหญ่ 70 การใช้งานแบบคงที่ ระเบียบการฉันทามติของนากาโมโตะ [5, 7, 4] ในทางกลับกัน มีความแข็งแกร่ง แต่ต้องทนทุกข์ทรมานจาก เวลาแฝงในการยืนยันสูง ปริมาณงานต่ำ และต้องใช้พลังงานที่คงที่เพื่อความปลอดภัย โปรโตคอลตระกูล Snow เปิดตัวโดย Avalanche ผสมผสานคุณสมบัติที่ดีที่สุดของโปรโตคอลฉันทามติแบบคลาสสิกเข้ากับฉันทามติที่ดีที่สุดของ Nakamoto ขึ้นอยู่กับกลไกการสุ่มตัวอย่างเครือข่ายแบบน้ำหนักเบา พวกเขามีความหน่วงต่ำและมีปริมาณงานสูงโดยไม่จำเป็นต้องตกลงเรื่องการเป็นสมาชิกที่แม่นยำของ 75 ระบบ พวกเขาปรับขนาดได้ดีจากผู้เข้าร่วมหลายพันคนไปจนถึงหลายล้านคนโดยมีส่วนร่วมโดยตรงในระเบียบการฉันทามติ นอกจากนี้ โปรโตคอลไม่ได้ใช้ประโยชน์จากการขุด PoW ดังนั้น จึงหลีกเลี่ยงไม่ให้มีการขุดที่มากเกินไป ค่าใช้จ่ายด้านพลังงานและการรั่วไหลของมูลค่าในระบบนิเวศตามมา ทำให้เกิดน้ำหนักเบา สีเขียว และเงียบสงบ โปรโตคอล กลไกและคุณสมบัติ โปรโตคอล Snow ทำงานโดยการสุ่มตัวอย่างซ้ำของเครือข่าย แต่ละโหนด 80 สำรวจชุดเพื่อนบ้านขนาดเล็กที่มีขนาดคงที่และสุ่มเลือก และเปลี่ยนข้อเสนอหากเป็นเสียงข้างมาก รองรับค่าที่แตกต่างกัน ตัวอย่างจะถูกทำซ้ำจนกว่าจะถึงการบรรจบกัน ซึ่งเกิดขึ้นอย่างรวดเร็วภายใน การดำเนินงานปกติ เราอธิบายกลไกการทำงานผ่านตัวอย่างที่เป็นรูปธรรม ขั้นแรก ธุรกรรมจะถูกสร้างขึ้นโดย ผู้ใช้และส่งไปยังโหนดตรวจสอบซึ่งเป็นโหนดที่เข้าร่วมในขั้นตอนฉันทามติ มันเป็นอย่างนั้น 85 แพร่กระจายไปยังโหนดอื่นในเครือข่ายผ่านการนินทา จะเกิดอะไรขึ้นหากผู้ใช้รายนั้นมีข้อขัดแย้งด้วย4 Kevin Sekniqi, Daniel Laine, Stephen Buttolph และ Emin G¨un Sirer ธุรกรรมนั่นคือ doublespend? ในการเลือกระหว่างธุรกรรมที่ขัดแย้งกันและป้องกันการใช้จ่ายซ้ำซ้อน ทุกโหนดจะสุ่มเลือกชุดย่อยเล็ก ๆ ของโหนดและสอบถามว่าธุรกรรมใดที่ขัดแย้งกัน โหนดที่ถูกสอบถามคิดว่าถูกต้อง หากโหนดการสืบค้นได้รับการตอบสนองแบบ supermajority เป็นที่โปรดปราน ของธุรกรรมหนึ่ง จากนั้นโหนดจะเปลี่ยนการตอบสนองของตัวเองต่อธุรกรรมนั้น ทุกโหนดในเครือข่าย 90 ทำซ้ำขั้นตอนนี้จนกว่าเครือข่ายทั้งหมดจะได้รับความเห็นพ้องต้องกันเกี่ยวกับธุรกรรมที่ขัดแย้งกันรายการใดรายการหนึ่ง น่าแปลกที่แม้ว่ากลไกหลักของการทำงานจะค่อนข้างเรียบง่าย แต่โปรโตคอลเหล่านี้กลับนำไปสู่ผลลัพธ์ที่สูง ไดนามิกของระบบที่พึงประสงค์ซึ่งทำให้เหมาะสำหรับการปรับใช้ขนาดใหญ่ – ไม่ได้รับอนุญาต เปิดเพื่อปั่น และแข็งแกร่ง โปรเจ็กต์ blockchain ล่าสุดใช้แบบคลาสสิก ระเบียบการฉันทามติจึงจำเป็นต้องมีความรู้ความเป็นสมาชิกครบถ้วน รู้จัก par95 ทั้งชุด ผู้เข้าร่วมมีความเรียบง่ายเพียงพอในระบบปิดที่ได้รับอนุญาต แต่จะยากขึ้นเรื่อยๆ ในระบบเปิด เครือข่ายกระจายอำนาจ ข้อจำกัดนี้ก่อให้เกิดความเสี่ยงด้านความปลอดภัยสูงแก่ผู้ดำรงตำแหน่งปัจจุบันที่จ้างงาน โปรโตคอลดังกล่าว ในทางตรงกันข้าม โปรโตคอล Snow จะรักษาการรับประกันความปลอดภัยในระดับสูง แม้ว่าจะมีความแตกต่างในเชิงปริมาณที่ดีระหว่างมุมมองเครือข่ายของสองโหนดก็ตาม เครื่องมือตรวจสอบโปรโตคอล Snow เพลิดเพลินไปกับความสามารถในการตรวจสอบโดยไม่ต้องมีความรู้ความเป็นสมาชิกเต็มรูปแบบอย่างต่อเนื่อง พวกเขาจึงมีความแข็งแกร่ง 100 และเหมาะสมอย่างยิ่งสำหรับบุคคลทั่วไป blockchains – ปรับขนาดได้และกระจายอำนาจ คุณสมบัติหลักของตระกูล Snow คือความสามารถในการขยายขนาดโดยไม่เกิดขึ้น การแลกเปลี่ยนขั้นพื้นฐาน โปรโตคอล Snow สามารถปรับขนาดเป็นหมื่นหรือล้านโหนด โดยไม่ต้องมอบหมายให้กับชุดย่อยของ validators โปรโตคอลเหล่านี้เพลิดเพลินไปกับการกระจายอำนาจของระบบที่ดีที่สุดในระดับเดียวกัน ทุกโหนดเพื่อตรวจสอบอย่างเต็มที่ การมีส่วนร่วมอย่างต่อเนื่องโดยตรงโดยตรงมีผลกระทบอย่างลึกซึ้งต่อความปลอดภัย 105 ของระบบ ในเกือบทุกโปรโตคอล proof-of-stake ที่พยายามปรับขนาดเป็นชุดผู้เข้าร่วมจำนวนมาก โหมดการทำงานโดยทั่วไปคือการเปิดใช้งานการปรับขนาดโดยการมอบหมายการตรวจสอบความถูกต้องให้กับคณะอนุกรรมการ โดยปกติแล้ว สิ่งนี้บอกเป็นนัยว่าการรักษาความปลอดภัยของระบบในปัจจุบันนั้นสูงพอๆ กับความเสียหายที่เกิดขึ้นกับระบบ คณะอนุกรรมการ คณะกรรมการชุดย่อยยังอยู่ภายใต้การจัดตั้งกลุ่มพันธมิตรอีกด้วย ในโปรโตคอลประเภท Snow การมอบหมายดังกล่าวไม่จำเป็น ทำให้ผู้ดำเนินการโหนดทุกรายมี 110 ตัวแรก มือบอกในระบบตลอดเวลา ความพยายามในการออกแบบอื่น โดยทั่วไปเรียกว่าการแบ่งส่วนของรัฐ เพื่อให้มีความสามารถในการปรับขนาดโดยการทำอนุกรมธุรกรรมแบบขนานกับเครือข่ายอิสระของ validators น่าเสียดายที่ความปลอดภัยของระบบในการออกแบบดังกล่าวมีสูงพอๆ กับความเสียหายที่ง่ายที่สุดเท่านั้น เศษอิสระ ดังนั้นการเลือกตั้งคณะอนุกรรมการหรือการแบ่งส่วนจึงไม่ใช่กลยุทธ์การขยายขนาดที่เหมาะสม สำหรับแพลตฟอร์ม crypto 115 – การปรับตัว แตกต่างจากระบบที่ใช้การลงคะแนนเสียงอื่นๆ โปรโตคอล Snow จะได้รับประสิทธิภาพที่สูงกว่าเมื่อ ศัตรูมีขนาดเล็ก แต่มีความยืดหยุ่นสูงภายใต้การโจมตีขนาดใหญ่ – ปลอดภัยแบบอะซิงโครนัส โปรโตคอล Snow ต่างจากโปรโตคอลสายโซ่ที่ยาวที่สุด ตรงที่ไม่ต้องการการซิงโครไนซ์ ทำงานอย่างปลอดภัย และป้องกันการใช้จ่ายซ้ำซ้อนแม้ต้องเผชิญกับพาร์ติชันเครือข่าย ใน Bitcoin ตัวอย่างเช่น หากมีการละเมิดสมมติฐานการซิงโครไนซ์ ก็เป็นไปได้ที่จะดำเนินการกับทางแยกอิสระของ 120 Bitcoin เครือข่ายเป็นระยะเวลานาน ซึ่งจะทำให้ธุรกรรมใด ๆ เป็นโมฆะเมื่อมีการแยก รักษา – เวลาแฝงต่ำ blockchain ส่วนใหญ่ในปัจจุบันไม่สามารถรองรับแอปพลิเคชันทางธุรกิจ เช่น การซื้อขายหรือรายวัน การชำระเงินค้าปลีก เป็นไปไม่ได้เลยที่จะรอเป็นนาทีหรือเป็นชั่วโมงเพื่อยืนยันธุรกรรม ดังนั้น คุณสมบัติที่สำคัญที่สุดอย่างหนึ่งแต่ยังถูกมองข้ามอย่างมากของโปรโตคอลฉันทามติก็คือ 125 ถึงเวลาสิ้นสุด โดยทั่วไปโปรโตคอล Snow จะถึงจุดสิ้นสุดใน ≤1 วินาที ซึ่งต่ำกว่าอย่างเห็นได้ชัด ทั้งโปรโตคอลสายโซ่ที่ยาวที่สุดและการแบ่งส่วน blockchains ซึ่งทั้งสองอย่างนี้โดยทั่วไปจะขยายขั้นสุดท้ายไปที่เรื่องหนึ่ง นาทีAvalanche แพลตฟอร์ม 2020/06/30 5 – ปริมาณงานสูง โปรโตคอล Snow ซึ่งสามารถสร้างเส้นลูกโซ่เชิงเส้นหรือ DAG เข้าถึงธุรกรรมนับพันรายการต่อวินาที (5,000+ tps) ในขณะที่ยังคงการกระจายอำนาจเต็มรูปแบบ โซลูชัน blockchain ใหม่ที่มีการอ้างสิทธิ์ 130 สูง TPS โดยทั่วไปจะแลกเปลี่ยนการกระจายอำนาจและความปลอดภัย และเลือกใช้การรวมศูนย์และไม่ปลอดภัยมากขึ้น กลไกฉันทามติ บางโครงการรายงานตัวเลขจากการตั้งค่าที่มีการควบคุมสูง ดังนั้นจึงรายงานผิด ผลลัพธ์การปฏิบัติงานที่แท้จริง ตัวเลขที่รายงานสำหรับ $AVAX นำมาโดยตรงจากเครือข่าย Avalanche จริงและใช้งานเต็มรูปแบบซึ่งทำงานบนโหนด 2000 บน AWS ซึ่งกระจายตามภูมิศาสตร์ทั่วโลกในระดับต่ำสุด เครื่องจักร ผลลัพธ์ประสิทธิภาพที่สูงขึ้น (10,000+) สามารถทำได้โดยสมมติว่าแบนด์วิธสูงขึ้น 135 การจัดเตรียมสำหรับแต่ละโหนดและฮาร์ดแวร์เฉพาะสำหรับการตรวจสอบลายเซ็น ในที่สุดเราก็ทราบว่า ตัวชี้วัดที่กล่าวมาข้างต้นอยู่ที่ชั้นฐาน โซลูชันการปรับขนาดเลเยอร์ 2 ช่วยเพิ่มผลลัพธ์เหล่านี้ได้ทันที อย่างมาก ตารางเปรียบเทียบฉันทามติ ตารางที่ 1 อธิบายความแตกต่างระหว่างสามตระกูลที่รู้จัก ของโปรโตคอลฉันทามติผ่านชุดแกนวิกฤติ 8 แกน 140 นากาโมโตะ คลาสสิค หิมะ แข็งแกร่ง (เหมาะสำหรับการตั้งค่าแบบเปิด) + - - + มีการกระจายอำนาจสูง (อนุญาตให้มีผู้ตรวจสอบจำนวนมาก) + - - + เวลาแฝงต่ำและขั้นสุดท้ายที่รวดเร็ว (การยืนยันธุรกรรมที่รวดเร็ว) - - + + ปริมาณงานสูง (อนุญาตให้มีลูกค้าจำนวนมาก) - - + + น้ำหนักเบา (ความต้องการของระบบต่ำ) - - + + นิ่ง (ไม่ใช้งานเมื่อไม่มีการตัดสินใจ) - - + + กำหนดพารามิเตอร์ด้านความปลอดภัยได้ (เกิน 51% ของการมีอยู่ของฝ่ายตรงข้าม) - - - - + ปรับขนาดได้สูง - - - - + ตารางที่ 1. แผนภูมิเปรียบเทียบระหว่างสามตระกูลที่รู้จักของโปรโตคอลฉันทามติ Avalanche มนุษย์หิมะ และ Frosty ทั้งหมดอยู่ในตระกูล Snow

ภาพรวมแพลตฟอร์ม

ในส่วนนี้ เราจะให้ภาพรวมทางสถาปัตยกรรมของแพลตฟอร์มและหารือเกี่ยวกับการใช้งานต่างๆ รายละเอียด แพลตฟอร์ม Avalanche แยกข้อกังวลสามประการอย่างชัดเจน: เชน (และสินทรัพย์ที่สร้างขึ้นด้านบน) การดำเนินการ สภาพแวดล้อมและการปรับใช้ 3.1 สถาปัตยกรรม 145 เครือข่ายย่อย เครือข่ายย่อยหรือเครือข่ายย่อยคือชุดไดนามิกของ validators ที่ทำงานร่วมกันเพื่อให้บรรลุฉันทามติ ในสถานะของชุด blockchains blockchain แต่ละรายการได้รับการตรวจสอบโดยเครือข่ายย่อยเดียว และเครือข่ายย่อยสามารถตรวจสอบได้ blockchains จำนวนมากโดยพลการ validator อาจเป็นสมาชิกของเครือข่ายย่อยจำนวนมากโดยพลการ ซับเน็ตตัดสินใจ ที่อาจเข้ามา และอาจต้องการให้ส่วนประกอบ validators มีคุณสมบัติบางอย่าง Avalanche แพลตฟอร์มรองรับการสร้างและการทำงานของเครือข่ายย่อยจำนวนมากโดยพลการ เพื่อสร้างซับเน็ตใหม่ 150 หรือหากต้องการเข้าร่วมซับเน็ต จะต้องชำระค่าธรรมเนียมในสกุลเงิน $AVAX

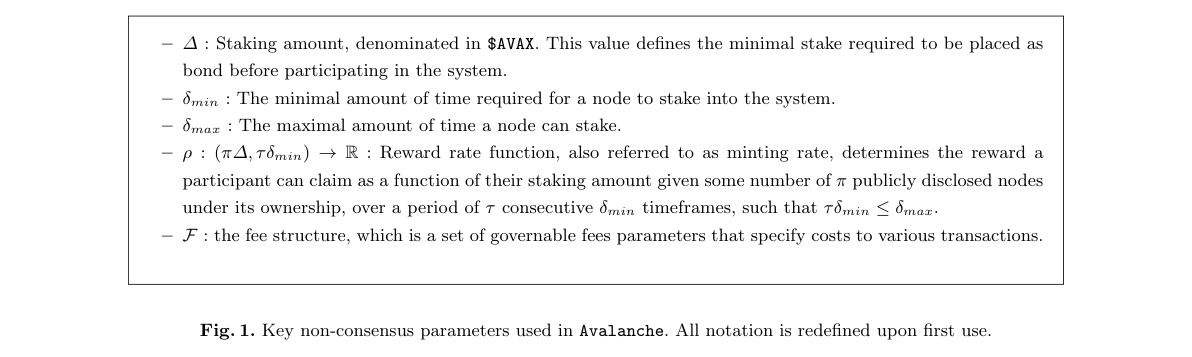

6 Kevin Sekniqi, Daniel Laine, Stephen Buttolph และ Emin G¨un Sirer โมเดลซับเน็ตมีข้อดีหลายประการ: – หาก validator ไม่สนใจ blockchains ในเครือข่ายย่อยที่กำหนด มันก็จะไม่เข้าร่วมเครือข่ายย่อยนั้น ซึ่งจะช่วยลดการรับส่งข้อมูลเครือข่าย รวมถึงทรัพยากรการคำนวณที่จำเป็นของ validators นี้อยู่ใน ตรงกันข้ามกับ blockchain โครงการอื่น ๆ ซึ่งทุก ๆ validator จะต้องตรวจสอบทุกธุรกรรม แม้กระทั่ง 155 ที่พวกเขาไม่สนใจ – เนื่องจากซับเน็ตตัดสินใจว่าใครจะเข้ามาได้ เราจึงสามารถสร้างซับเน็ตส่วนตัวได้ นั่นคือแต่ละ blockchain นิ้ว เครือข่ายย่อยได้รับการตรวจสอบโดยชุดของ validators ที่เชื่อถือได้เท่านั้น – เราสามารถสร้างเครือข่ายย่อยโดยที่แต่ละ validator มีคุณสมบัติบางอย่าง ตัวอย่างเช่น เราสามารถสร้างไฟล์ เครือข่ายย่อยที่แต่ละ validator ตั้งอยู่ในเขตอำนาจศาลบางแห่ง หรือโดยที่ validator แต่ละรายการถูกผูกไว้ด้วยบางส่วน 160 สัญญาในโลกแห่งความเป็นจริง นี่อาจเป็นประโยชน์สำหรับเหตุผลด้านการปฏิบัติตามข้อกำหนด มีเครือข่ายย่อยพิเศษหนึ่งเครือข่ายที่เรียกว่าเครือข่ายย่อยเริ่มต้น ได้รับการตรวจสอบโดย validators ทั้งหมด (นั่นคือตามลำดับ ในการตรวจสอบเครือข่ายย่อยใด ๆ เราจะต้องตรวจสอบเครือข่ายย่อยเริ่มต้นด้วย) เครือข่ายย่อยเริ่มต้นตรวจสอบชุดของ blockchains ที่กำหนดไว้ล่วงหน้า รวมถึง blockchain ที่ $AVAX อาศัยอยู่และมีการซื้อขาย เครื่องเสมือน แต่ละเครื่อง blockchain เป็นอินสแตนซ์ของเครื่องเสมือน (VM) VM เป็นพิมพ์เขียวสำหรับ 165 blockchain เหมือนกับคลาสที่เป็นพิมพ์เขียวสำหรับอ็อบเจ็กต์ในภาษาการเขียนโปรแกรมเชิงวัตถุ ที่ อินเทอร์เฟซ สถานะ และพฤติกรรมของ blockchain ถูกกำหนดโดย VM ที่ blockchain ทำงาน ต่อไปนี้ คุณสมบัติของ blockchain และอื่นๆ ถูกกำหนดโดย VM: – เนื้อหาของบล็อก – การเปลี่ยนแปลงสถานะที่เกิดขึ้นเมื่อบล็อกได้รับการยอมรับ 170 – API เปิดเผยโดย blockchain และจุดสิ้นสุด – ข้อมูลที่มีอยู่ในดิสก์ เราบอกว่า blockchain “ใช้” หรือ “รัน” VM ที่กำหนด เมื่อสร้าง blockchain จะมีการระบุ VM มันทำงาน เช่นเดียวกับสถานะการกำเนิดของ blockchain สามารถสร้าง blockchain ใหม่ได้โดยใช้ที่มีอยู่แล้ว VM หรือนักพัฒนาสามารถเขียนโค้ดใหม่ได้ อาจมี blockchains จำนวนมากตามอำเภอใจที่เรียกใช้ VM เดียวกัน 175 blockchain แต่ละตัว แม้แต่ตัวที่ใช้ VM เดียวกัน ก็เป็นอิสระทางตรรกะจากตัวอื่นและดูแลรักษา รัฐของตัวเอง 3.2 การบูตสแตรปปิ้ง ขั้นตอนแรกในการเข้าร่วม Avalanche คือการเริ่มระบบ กระบวนการนี้เกิดขึ้นในสามขั้นตอน: การเชื่อมต่อ เพื่อสร้างจุดยึด การค้นพบเครือข่ายและสถานะ และการกลายเป็น validator 180 Seed Anchors ระบบเครือข่ายเพื่อนที่ทำงานโดยไม่ได้รับอนุญาต (เช่น ฮาร์ดโค้ด) ชุดข้อมูลประจำตัวต้องมีกลไกบางอย่างในการค้นพบเพื่อน ในเครือข่ายการแบ่งปันไฟล์แบบเพียร์ทูเพียร์ ชุดของ มีการใช้ตัวติดตาม ในเครือข่าย crypto กลไกทั่วไปคือการใช้โหนด DNS seed (ซึ่งเราอ้างถึงAvalanche แพลตฟอร์ม 2020/06/30 7 เป็น seed anchors) ซึ่งประกอบด้วยชุดของที่อยู่ IP ของ seed-IP ที่กำหนดไว้อย่างดีซึ่งสมาชิกคนอื่นๆ ของ สามารถค้นพบเครือข่ายได้ บทบาทของโหนดเริ่มต้น DNS คือการให้ข้อมูลที่เป็นประโยชน์เกี่ยวกับชุด 185 ของผู้เข้าร่วมในระบบ กลไกเดียวกันนี้ใช้ใน Bitcoin Core [1] โดยที่ ไฟล์ src/chainparams.cpp ของซอร์สโค้ดเก็บรายการโหนดโหนดแบบฮาร์ดโค้ด ความแตกต่างระหว่าง BTC และ Avalanche คือ BTC ต้องการโหนด DNS seed ที่ถูกต้องเพียงโหนดเดียว ในขณะที่ Avalanche ต้องการโหนด DNS แบบง่าย พุกส่วนใหญ่จะถูกต้อง ตามตัวอย่าง ผู้ใช้ใหม่อาจเลือกที่จะบูตสแตรปมุมมองเครือข่าย ผ่านชุดการแลกเปลี่ยนที่เป็นที่ยอมรับและมีชื่อเสียง ซึ่งรายการใดรายการหนึ่งไม่น่าเชื่อถือเป็นรายบุคคล 190 อย่างไรก็ตาม เราทราบว่าชุดของโหนดบูตสแตรปไม่จำเป็นต้องฮาร์ดโค้ดหรือคงที่ และสามารถ จัดทำโดยผู้ใช้ แม้ว่าเพื่อความสะดวกในการใช้งาน ลูกค้าอาจจัดเตรียมการตั้งค่าเริ่มต้นซึ่งรวมถึงในเชิงเศรษฐกิจด้วย ผู้มีบทบาทสำคัญ เช่น การแลกเปลี่ยน ซึ่งลูกค้าต้องการแบ่งปันมุมมองโลกด้วย ไม่มีอุปสรรคในการ กลายเป็นจุดยึดเมล็ด ดังนั้นชุดของจุดยึดเมล็ดจึงไม่สามารถกำหนดได้ว่าโหนดจะเข้าหรือไม่ก็ได้ เครือข่าย เนื่องจากโหนดสามารถค้นพบเครือข่ายล่าสุดของเพียร์ Avalanche โดยการแนบไปกับชุดของ seed ใดๆ 195 จุดยึด การค้นพบเครือข่ายและสถานะ เมื่อเชื่อมต่อกับจุดยึดเมล็ดแล้ว โหนดจะสอบถามชุดล่าสุดของ การเปลี่ยนสถานะ เราเรียกชุดการเปลี่ยนผ่านของรัฐนี้ว่าขอบเขตที่ยอมรับ สำหรับโซ่ ขอบเขตที่ยอมรับ เป็นบล็อกสุดท้ายที่ยอมรับ สำหรับ DAG ขอบเขตที่ยอมรับคือชุดของจุดยอดที่ได้รับการยอมรับ แต่ยังมี ไม่มีเด็กที่ได้รับการยอมรับ หลังจากรวบรวมขอบเขตที่ได้รับการยอมรับจากจุดยึดเมล็ดพันธุ์แล้ว รัฐก็จะเปลี่ยนผ่าน 200 ได้รับการยอมรับจากจุดยึดเมล็ดพืชส่วนใหญ่ถูกกำหนดให้ได้รับการยอมรับ จากนั้นจึงดึงสถานะที่ถูกต้องออกมา โดยการซิงโครไนซ์กับโหนดตัวอย่าง ตราบใดที่มีโหนดที่ถูกต้องส่วนใหญ่อยู่ในจุดยึดเมล็ด ตั้งค่าแล้วการเปลี่ยนสถานะที่ยอมรับจะต้องถูกทำเครื่องหมายว่ายอมรับโดยโหนดที่ถูกต้องอย่างน้อยหนึ่งโหนด กระบวนการค้นพบสถานะนี้ยังใช้สำหรับการค้นพบเครือข่ายด้วย ชุดสมาชิกของเครือข่ายคือ กำหนดไว้ในห่วงโซ่ validator ดังนั้นการซิงโครไนซ์กับเชน validator จะทำให้โหนดสามารถค้นพบได้ 205 ชุดปัจจุบันของ validators validator chain จะถูกกล่าวถึงเพิ่มเติมในหัวข้อถัดไป 3.3 การควบคุมและการเป็นสมาชิกของซีบิล โปรโตคอลฉันทามติให้การรับประกันความปลอดภัยภายใต้สมมติฐานที่สูงถึงจำนวนเกณฑ์ ของสมาชิกในระบบอาจเป็นปฏิปักษ์ได้ การโจมตีของซีบิลโดยที่โหนดจะท่วมเครือข่ายอย่างประหยัด ที่มีตัวตนที่เป็นอันตรายอาจทำให้การรับประกันเหล่านี้เป็นโมฆะได้เล็กน้อย โดยพื้นฐานแล้วการโจมตีดังกล่าวสามารถทำได้เท่านั้น 210 ถูกขัดขวางโดยการซื้อขายโดยมีหลักฐานว่าเป็นทรัพยากรที่ปลอมแปลงได้ยาก [3] ระบบที่ผ่านมาได้สำรวจการใช้งาน ของกลไกการป้องปรามซีบิลที่ครอบคลุม proof-of-work (PoW), proof-of-stake (PoS), หลักฐานเวลาที่ผ่านไป (POET), การพิสูจน์พื้นที่และเวลา (PoST) และหลักฐานการอนุญาต (PoA) โดยแก่นแท้แล้ว กลไกทั้งหมดเหล่านี้ทำหน้าที่เหมือนกัน: กลไกเหล่านี้ต้องการให้ผู้เข้าร่วมแต่ละคนมี “สกินในเกม” บางส่วนในรูปแบบของความมุ่งมั่นทางเศรษฐกิจ ซึ่งในทางกลับกันจะให้ผลทางเศรษฐกิจ 215 อุปสรรคต่อพฤติกรรมที่ไม่เหมาะสมของผู้เข้าร่วมนั้น ทั้งหมดเกี่ยวข้องกับรูปแบบของการเดิมพันไม่ว่าจะในรูปแบบก็ตาม ของแท่นขุดและ hash กำลัง (PoW), พื้นที่ดิสก์ (PoST), ฮาร์ดแวร์ที่เชื่อถือได้ (POET) หรือข้อมูลประจำตัวที่ได้รับอนุมัติ (โปเอ). สัดส่วนการถือหุ้นนี้เป็นพื้นฐานของต้นทุนทางเศรษฐกิจที่ผู้เข้าร่วมต้องแบกรับเพื่อให้ได้เสียง สำหรับ เช่น ใน Bitcoin ความสามารถในการสนับสนุนบล็อกที่ถูกต้องจะเป็นสัดส่วนโดยตรงกับ hash-กำลังของ ผู้เข้าร่วมเสนอ น่าเสียดายที่ยังมีความสับสนอย่างมากระหว่างระเบียบการที่เป็นเอกฉันท์8 Kevin Sekniqi, Daniel Laine, Stephen Buttolph และ Emin G¨un Sirer เทียบกับกลไกการควบคุมซีบิล เราทราบว่าการเลือกระเบียบการที่เป็นเอกฉันท์โดยส่วนใหญ่แล้ว ตั้งฉากกับการเลือกกลไกการควบคุมซีบิล นี่ไม่ได้บอกว่าซีบิลมีกลไกควบคุมนะ การแทนที่แบบดรอปอินสำหรับกันและกัน เนื่องจากตัวเลือกเฉพาะอาจมีผลกระทบเกี่ยวกับสิ่งที่อยู่ข้างใต้ การรับประกันโปรโตคอลฉันทามติ อย่างไรก็ตาม ตระกูล Snow สามารถใช้ร่วมกับตระกูล Snow หลายอย่างที่รู้จักได้ กลไกโดยไม่มีการดัดแปลงอย่างมีนัยสำคัญ 225 ท้ายที่สุดแล้ว เพื่อความปลอดภัยและเพื่อให้แน่ใจว่าสิ่งจูงใจของผู้เข้าร่วมนั้นสอดคล้องกันเพื่อประโยชน์ของ เครือข่าย $AVAX เลือก PoS ไปยังกลไกการควบคุมหลักของ Sybil การเดิมพันบางรูปแบบมีอยู่โดยธรรมชาติ รวมศูนย์: ตัวอย่างเช่น การผลิตแท่นขุดเจาะ (PoW) นั้นมีการรวมศูนย์อยู่ในมือของคนเพียงไม่กี่คน ผู้ที่มีความรู้ที่เหมาะสมและเข้าถึงสิทธิบัตรหลายสิบรายการที่จำเป็นสำหรับ VLSI ที่สามารถแข่งขันได้ การผลิต นอกจากนี้ การขุด PoW ยังทำให้มูลค่ารั่วไหลเนื่องจากการอุดหนุนคนงานเหมืองจำนวนมากต่อปี ในทำนองเดียวกัน 230 พื้นที่ดิสก์ส่วนใหญ่เป็นเจ้าของโดยผู้ให้บริการศูนย์ข้อมูลขนาดใหญ่ นอกจากนี้ กลไกการควบคุม sybil ทั้งหมด ที่ทำให้เกิดต้นทุนต่อเนื่อง เช่น ค่าไฟฟ้าสำหรับ hashing ค่ารั่วไหลออกจากระบบนิเวศ ไม่ต้องพูดถึง ทำลายสิ่งแวดล้อม ซึ่งจะช่วยลดขอบเขตความเป็นไปได้สำหรับ token ซึ่งผลที่ไม่พึงประสงค์ ราคาที่เคลื่อนไหวในช่วงเวลาสั้นๆ อาจทำให้ระบบไม่สามารถใช้งานได้ หลักฐานการทำงานโดยเนื้อแท้จะเลือกให้ คนงานเหมืองที่มีความเชื่อมโยงในการจัดหาไฟฟ้าราคาถูก ซึ่งแทบไม่เกี่ยวอะไรกับความสามารถของคนงานเหมืองเลย 235 เพื่อทำให้ธุรกรรมเป็นอนุกรมหรือการมีส่วนร่วมต่อระบบนิเวศโดยรวม ในบรรดาตัวเลือกเหล่านี้ เราเลือก proof-of-stake เพราะเป็นสีเขียว เข้าถึงได้ และเปิดกว้างสำหรับทุกคน อย่างไรก็ตาม เราทราบว่าในขณะที่ $AVAX ใช้ PoS เครือข่าย Avalanche ช่วยให้เครือข่ายย่อยสามารถเปิดใช้งานด้วย PoW และ PoS การวางเดิมพันเป็นกลไกตามธรรมชาติสำหรับการมีส่วนร่วมในเครือข่ายแบบเปิด เนื่องจากช่วยให้เกิดเศรษฐกิจโดยตรง ข้อโต้แย้ง: ความน่าจะเป็นของความสำเร็จของการโจมตีนั้นเป็นสัดส่วนโดยตรงกับต้นทุนทางการเงินที่กำหนดไว้อย่างดี 240 ฟังก์ชั่น กล่าวอีกนัยหนึ่ง โหนดที่เดิมพันมีแรงจูงใจทางเศรษฐกิจที่จะไม่มีส่วนร่วมในพฤติกรรมนั้น อาจส่งผลเสียต่อมูลค่าเงินเดิมพันของพวกเขา นอกจากนี้ เงินเดิมพันนี้ยังไม่ต้องเสียค่าบำรุงรักษาเพิ่มเติม (อื่นๆ แล้วค่าเสียโอกาสในการลงทุนในสินทรัพย์อื่น) และมีทรัพย์สินที่แตกต่างจากอุปกรณ์การทำเหมือง จะถูกใช้จนหมดหากใช้ในการโจมตีที่รุนแรง สำหรับการดำเนินการ PoW อุปกรณ์การทำเหมืองสามารถทำได้ง่ายๆ นำกลับมาใช้ใหม่หรือ – หากเจ้าของตัดสินใจ – ขายคืนสู่ตลาดทั้งหมด 245 โหนดที่ต้องการเข้าสู่เครือข่ายสามารถทำได้โดยอิสระโดยการวางเดิมพันที่ถูกตรึงไว้ก่อน ตลอดระยะเวลาที่เข้าร่วมเครือข่าย ผู้ใช้กำหนดระยะเวลาของจำนวนเงินเดิมพัน เมื่อยอมรับแล้ว เงินเดิมพันจะไม่สามารถคืนได้ เป้าหมายหลักคือเพื่อให้แน่ใจว่าโหนดแบ่งปันอย่างมาก มุมมองเครือข่ายที่เสถียรเป็นส่วนใหญ่เหมือนกัน เราคาดว่าจะตั้งเวลาขั้นต่ำ staking ตามลำดับของ สัปดาห์ 250 ต่างจากระบบอื่นๆ ที่เสนอกลไก PoS เช่นกัน $AVAX ไม่ได้ใช้การเฉือนและ ดังนั้นเงินเดิมพันทั้งหมดจะถูกคืนเมื่อช่วง staking หมดอายุ สิ่งนี้จะช่วยป้องกันสถานการณ์ที่ไม่พึงประสงค์เช่น ความล้มเหลวของซอฟต์แวร์ไคลเอนต์หรือฮาร์ดแวร์ที่นำไปสู่การสูญเสียเหรียญ สิ่งนี้สอดคล้องกับปรัชญาการออกแบบของเรา ของการสร้างเทคโนโลยีที่คาดเดาได้: tokens ที่เดิมพันไว้จะไม่ตกอยู่ในความเสี่ยง แม้ว่าจะมีซอฟต์แวร์หรือ ข้อบกพร่องด้านฮาร์ดแวร์ 255 ใน Avalanche โหนดที่ต้องการเข้าร่วมจะออกธุรกรรมการเดิมพันพิเศษให้กับเชน validator ธุรกรรมการปักหลักระบุจำนวนเงินที่จะเดิมพัน คีย์ staking ของผู้เข้าร่วมนั่นคือ staking ระยะเวลา และเวลาที่การตรวจสอบจะเริ่มขึ้น เมื่อยอมรับธุรกรรมแล้ว เงินจะถูกล็อคจนกว่าจะถึง สิ้นสุดช่วง staking จำนวนเงินขั้นต่ำที่อนุญาตจะถูกกำหนดและบังคับใช้โดยระบบ สัดส่วนการถือหุ้น จำนวนเงินที่ผู้เข้าร่วมวางไว้มีผลกระทบต่อทั้งปริมาณอิทธิพลที่ผู้เข้าร่วมมีในAvalanche แพลตฟอร์ม 2020/06/30 9 กระบวนการฉันทามติตลอดจนรางวัลตามที่กล่าวไว้ในภายหลัง ระยะเวลา staking ที่ระบุต้องอยู่ระหว่าง δminและδmax กรอบเวลาขั้นต่ำและสูงสุดที่สามารถล็อคการเดิมพันใดๆ ได้ เช่นเดียวกับ จำนวน staking ระยะเวลา staking ก็มีผลกระทบต่อรางวัลในระบบเช่นกัน การสูญหายหรือถูกขโมยของ คีย์ staking ไม่สามารถนำไปสู่การสูญเสียทรัพย์สินได้ เนื่องจากคีย์ staking ถูกใช้ในกระบวนการที่เป็นเอกฉันท์เท่านั้น ไม่ใช่สำหรับสินทรัพย์ โอน 265 3.4 สัญญาอัจฉริยะใน $AVAX เมื่อเปิดตัว Avalanche รองรับ smart contracts ที่ใช้ Solidity มาตรฐานผ่าน Ethereum เครื่องเสมือน (EVM) เราคาดการณ์ว่าแพลตฟอร์มนี้จะสนับสนุนชุด smart contract ที่สมบูรณ์และมีประสิทธิภาพยิ่งขึ้น เครื่องมือต่างๆ รวมถึง: – สัญญาอัจฉริยะพร้อมการดำเนินการแบบออฟเชนและการตรวจสอบแบบออนไลน์ 270 – สัญญาอัจฉริยะพร้อมการดำเนินการแบบคู่ขนาน smart contracts ใดๆ ที่ไม่ได้ทำงานในสถานะเดียวกัน ซับเน็ตใด ๆ ใน Avalanche จะสามารถดำเนินการแบบขนานได้ – Solidity ที่ได้รับการปรับปรุง เรียกว่า Solidity++ ภาษาใหม่นี้จะรองรับการกำหนดเวอร์ชัน คณิตศาสตร์ที่ปลอดภัย และเลขคณิตจุดคงที่ ระบบประเภทที่ได้รับการปรับปรุง การคอมไพล์เป็น LLVM และการดำเนินการแบบทันเวลา หากนักพัฒนาต้องการการสนับสนุน EVM แต่ต้องการปรับใช้ smart contracts ในเครือข่ายย่อยส่วนตัว พวกเขา 275 สามารถหมุนซับเน็ตใหม่ได้โดยตรง นี่คือวิธีที่ Avalanche เปิดใช้งานการแบ่งส่วนฟังก์ชันเฉพาะผ่าน ซับเน็ต นอกจากนี้ หากนักพัฒนาต้องการการโต้ตอบกับ Ethereum smart ที่ใช้งานอยู่ในปัจจุบัน สัญญา พวกเขาสามารถโต้ตอบกับซับเน็ต Athereum ซึ่งเป็นช้อนของ Ethereum สุดท้ายนี้หากเป็นนักพัฒนา ต้องการสภาพแวดล้อมการดำเนินการที่แตกต่างจากเครื่องเสมือน Ethereum พวกเขาอาจเลือกที่จะปรับใช้ smart contract ของพวกเขาผ่านซับเน็ตที่ใช้สภาพแวดล้อมการดำเนินการที่แตกต่างกัน เช่น DAML 280 หรือ WASM ซับเน็ตสามารถรองรับคุณสมบัติเพิ่มเติมนอกเหนือจากลักษณะการทำงานของ VM ตัวอย่างเช่น ซับเน็ตสามารถบังคับใช้ได้ ข้อกำหนดด้านประสิทธิภาพสำหรับโหนด validator ที่ใหญ่กว่าซึ่งเก็บ smart contracts ไว้เป็นระยะเวลานานขึ้น หรือ validators ที่ถือสถานะสัญญาเป็นการส่วนตัว 4 การกำกับดูแลและโทเค็น $AVAX 4.1 โทเค็นดั้งเดิม $AVAX 285 นโยบายการเงิน ดั้งเดิม token, $AVAX, ถูกต่อยอด-อุปทาน โดยที่เพดานตั้งไว้ที่ 720, 000, 000 tokens, ด้วย 360, 000, 000 tokens พร้อมใช้งานบน mainnet launch อย่างไรก็ตาม ไม่เหมือนกับ tokens อุปทานต่อยอดอื่นๆ ซึ่ง อบอัตราการสร้างเหรียญอย่างต่อเนื่อง \(AVAX is designed to react to changing economic conditions. In particular, the objective of \)นโยบายการเงินของ AVAX คือการสร้างสมดุลระหว่างแรงจูงใจของผู้ใช้ในการเดิมพัน token เมื่อเทียบกับการใช้งานเพื่อโต้ตอบกับบริการที่หลากหลายบนแพลตฟอร์ม ผู้เข้าร่วมเวที 290 ร่วมกันทำหน้าที่เป็นธนาคารสำรองแบบกระจายอำนาจ คันโยกที่มีใน Avalanche คือ staking รางวัล ค่าธรรมเนียม และหยดลงทางอากาศ ซึ่งทั้งหมดนี้ได้รับอิทธิพลจากพารามิเตอร์ที่ควบคุมได้ รางวัลจากการปักหลักถูกกำหนดโดยการกำกับดูแลแบบออนไลน์ และควบคุมโดยฟังก์ชันที่ออกแบบมาไม่ให้เกินอุปทานที่ต่อยอด สามารถชักนำให้เกิดการปักหลักได้ โดยการเพิ่มค่าธรรมเนียมหรือเพิ่มรางวัล staking ในทางกลับกัน เราสามารถกระตุ้นให้เกิดการมีส่วนร่วมเพิ่มขึ้นได้ ด้วยบริการแพลตฟอร์ม Avalanche โดยการลดค่าธรรมเนียม และลดรางวัล staking10 Kevin Sekniqi, Daniel Laine, Stephen Buttolph และ Emin G¨un Sirer การใช้งาน การชำระเงิน การชำระเงินแบบ peer-to-peer แบบกระจายอำนาจที่แท้จริงนั้นเป็นความฝันที่ยังไม่เกิดขึ้นจริงสำหรับอุตสาหกรรมนี้ การขาดผลการดำเนินงานในปัจจุบันจากผู้ครอบครองตลาด $AVAX นั้นทรงพลังและใช้งานง่ายเหมือนกับการชำระเงิน Visa อนุญาตให้ทำธุรกรรมหลายพันรายการทั่วโลกทุก ๆ วินาทีในลักษณะที่กระจายอำนาจและไร้ความน่าเชื่อถืออย่างสมบูรณ์ นอกจากนี้ สำหรับผู้ค้าทั่วโลก $AVAX ยังนำเสนอคุณค่าโดยตรงผ่าน Visa ซึ่งก็คือราคาที่ต่ำกว่า 300 ค่าธรรมเนียม การวางหลัก: การรักษาความปลอดภัยระบบ บนแพลตฟอร์ม Avalanche การควบคุม sybil สามารถทำได้ผ่าน staking ตามลำดับ ในการตรวจสอบ ผู้เข้าร่วมจะต้องล็อคเหรียญหรือเงินเดิมพัน ผู้ตรวจสอบซึ่งบางครั้งเรียกว่าผู้เดิมพันคือ ได้รับการชดเชยสำหรับบริการตรวจสอบความถูกต้องตามจำนวน staking และระยะเวลา staking เหนือสิ่งอื่นใด คุณสมบัติ ฟังก์ชั่นการชดเชยที่เลือกควรลดความแปรปรวนให้เหลือน้อยที่สุด เพื่อให้มั่นใจว่าผู้เดิมพันรายใหญ่จะไม่ทำ 305 ได้รับค่าตอบแทนเพิ่มขึ้นอย่างไม่สมส่วน ผู้เข้าร่วมจะไม่อยู่ภายใต้ปัจจัย "โชค" ใด ๆ ดังเช่นใน การทำเหมือง PoW โครงการให้รางวัลดังกล่าวไม่สนับสนุนการก่อตัวของการขุดหรือพูล staking ที่เปิดใช้งานได้อย่างแท้จริง การมีส่วนร่วมแบบกระจายอำนาจและไม่ไว้วางใจในเครือข่าย Atomic swaps นอกเหนือจากการให้ความปลอดภัยหลักของระบบแล้ว $AVAX token ยังทำหน้าที่เป็นหน่วยสากล ของการแลกเปลี่ยน จากนั้น แพลตฟอร์ม Avalanche จะสามารถรองรับการแลกเปลี่ยนอะตอมมิกที่ไม่น่าเชื่อถือได้ 310 แพลตฟอร์มที่เปิดใช้งานการแลกเปลี่ยนสินทรัพย์ทุกประเภทแบบเนทีฟและกระจายอำนาจได้โดยตรงบน Avalanche 4.2 ธรรมาภิบาล การกำกับดูแลมีความสำคัญอย่างยิ่งต่อการพัฒนาและการนำแพลตฟอร์มใดๆ มาใช้ เนื่องจาก เช่นเดียวกับประเภทอื่นๆ ทั้งหมด ของระบบ – Avalanche จะเผชิญกับวิวัฒนาการและการอัปเดตตามธรรมชาติด้วย $AVAX ให้การกำกับดูแลแบบออนไลน์ สำหรับพารามิเตอร์ที่สำคัญของเครือข่ายซึ่งผู้เข้าร่วมสามารถลงคะแนนเสียงเกี่ยวกับการเปลี่ยนแปลงของเครือข่ายและ 315 ตัดสินการตัดสินใจอัปเกรดเครือข่ายตามระบอบประชาธิปไตย ซึ่งรวมถึงปัจจัยต่างๆ เช่น จำนวนขั้นต่ำ staking อัตราการสร้างเหรียญตลอดจนพารามิเตอร์ทางเศรษฐกิจอื่น ๆ สิ่งนี้ทำให้แพลตฟอร์มทำการเพิ่มประสิทธิภาพพารามิเตอร์ไดนามิกได้อย่างมีประสิทธิภาพผ่านฝูงชน oracle อย่างไรก็ตาม ไม่เหมือนกับแพลตฟอร์มการกำกับดูแลอื่นๆ ข้างนอกนั้น Avalanche ไม่อนุญาตให้มีการเปลี่ยนแปลงอย่างไม่จำกัดในด้านต่างๆ ของระบบ แทนเพียงก จำนวนพารามิเตอร์ที่กำหนดไว้ล่วงหน้าสามารถปรับเปลี่ยนได้ผ่านการกำกับดูแล ทำให้ระบบสามารถคาดเดาได้มากขึ้น 320 และเพิ่มความปลอดภัย นอกจากนี้ พารามิเตอร์ที่ควบคุมได้ทั้งหมดอยู่ภายใต้ขีดจำกัดภายในขอบเขตเวลาที่กำหนด ขอแนะนำฮิสเทรีซีส และรับรองว่าระบบยังคงสามารถคาดเดาได้ในช่วงเวลาอันสั้น กระบวนการที่ใช้การได้สำหรับการค้นหาค่าที่ยอมรับได้ทั่วโลกสำหรับพารามิเตอร์ระบบเป็นสิ่งสำคัญสำหรับระบบกระจายอำนาจที่ไม่มีผู้ดูแล Avalanche สามารถใช้กลไกฉันทามติเพื่อสร้างระบบที่อนุญาต ใครก็ตามที่จะเสนอธุรกรรมพิเศษซึ่งเป็นสาระสำคัญของการสำรวจทั่วทั้งระบบ โหนดใด ๆ ที่เข้าร่วมอาจ 325 ออกข้อเสนอดังกล่าว อัตรารางวัลที่กำหนดเป็นตัวแปรสำคัญที่ส่งผลต่อสกุลเงินใดๆ ไม่ว่าจะเป็นดิจิทัลหรือเงินจริง น่าเสียดายที่สกุลเงินดิจิทัลที่แก้ไขพารามิเตอร์นี้อาจประสบปัญหาต่างๆ รวมถึงการเงินฝืดหรือเงินเฟ้อ ด้วยเหตุนี้ อัตราผลตอบแทนที่กำหนดจะขึ้นอยู่กับการกำกับดูแล ภายในขอบเขตที่กำหนดไว้ล่วงหน้า นี้จะ อนุญาตให้ผู้ถือ token เลือกว่าในที่สุด $AVAX จะถูกต่อยอด ไม่ต่อยอด หรือแม้กระทั่งเป็นการขาดทุนหรือไม่Avalanche แพลตฟอร์ม 2020/06/30 11 ค่าธรรมเนียมการทำธุรกรรมซึ่งแสดงโดยชุด F ยังอยู่ภายใต้การกำกับดูแลเช่นกัน F เป็นผลจากสิ่งอันดับซึ่งอธิบายค่าธรรมเนียมที่เกี่ยวข้องกับคำสั่งและธุรกรรมต่างๆ สุดท้าย staking ครั้งและจำนวน ยังควบคุมได้ รายการพารามิเตอร์เหล่านี้ถูกกำหนดไว้ในรูปที่ 1 – ∆: จำนวนการปักหลัก อยู่ในสกุลเงิน $AVAX ค่านี้จะกำหนดเงินเดิมพันขั้นต่ำที่ต้องวางเป็น ผูกพันก่อนเข้าร่วมในระบบ – δmin : ระยะเวลาขั้นต่ำที่จำเป็นสำหรับโหนดในการเดิมพันเข้าสู่ระบบ – δmax : ระยะเวลาสูงสุดที่โหนดสามารถเดิมพันได้ – ρ : (π∆, τδmin) →R : ฟังก์ชันอัตรารางวัลหรือที่เรียกว่าอัตราการสร้างเหรียญ จะกำหนดรางวัล a ผู้เข้าร่วมสามารถอ้างสิทธิ์เป็นฟังก์ชันของจำนวน staking ของตน โดยได้รับโหนดจำนวน π ที่เปิดเผยต่อสาธารณะ ภายใต้ความเป็นเจ้าของ ตลอดระยะเวลา τ ต่อเนื่องกัน δmin กรอบเวลา เช่นว่า τδmin ≤δmax – F : โครงสร้างค่าธรรมเนียม ซึ่งเป็นชุดของพารามิเตอร์ค่าธรรมเนียมที่ควบคุมได้ซึ่งระบุต้นทุนสำหรับธุรกรรมต่างๆ รูปที่ 1. พารามิเตอร์ที่ไม่สอดคล้องกันที่สำคัญที่ใช้ใน Avalanche สัญกรณ์ทั้งหมดจะถูกกำหนดใหม่เมื่อมีการใช้งานครั้งแรก เพื่อให้สอดคล้องกับหลักการของการคาดการณ์ในระบบการเงิน การกำกับดูแลใน $AVAX มีฮิสเทรีซิส หมายความว่าการเปลี่ยนแปลงพารามิเตอร์จะขึ้นอยู่กับการเปลี่ยนแปลงล่าสุดเป็นอย่างมาก มีข้อจำกัดสองประการ 335 ที่เกี่ยวข้องกับแต่ละพารามิเตอร์ที่ควบคุมได้: เวลาและช่วงเวลา เมื่อพารามิเตอร์ถูกเปลี่ยนโดยใช้การกำกับดูแล การทำธุรกรรมจะกลายเป็นเรื่องยากมากที่จะเปลี่ยนแปลงอีกครั้งในทันทีและเป็นจำนวนเงินจำนวนมาก ความยากลำบากเหล่านี้ และข้อจำกัดด้านมูลค่าจะผ่อนคลายลงเมื่อเวลาผ่านไปนับตั้งแต่การเปลี่ยนแปลงครั้งล่าสุด โดยรวมแล้วสิ่งนี้ทำให้ระบบไม่ เปลี่ยนแปลงอย่างมากในช่วงเวลาสั้นๆ ทำให้ผู้ใช้สามารถคาดการณ์พารามิเตอร์ของระบบได้อย่างปลอดภัย ในระยะสั้นในขณะที่มีการควบคุมที่แข็งแกร่งและมีความยืดหยุ่นในระยะยาว 340

ธรรมาภิบาล

1.1 Avalanche เป้าหมายและหลักการ Avalanche เป็นแพลตฟอร์ม blockchain ประสิทธิภาพสูง ปรับขนาดได้ ปรับแต่งได้ และปลอดภัย มันตั้งเป้าไว้สาม กรณีการใช้งานแบบกว้างๆ: 15 – การสร้างแอปพลิเคชันเฉพาะ blockchains ครอบคลุมการอนุญาต (ส่วนตัว) และไม่ได้รับอนุญาต (สาธารณะ) การใช้งาน – การสร้างและการเปิดตัวแอปพลิเคชันที่ปรับขนาดได้และกระจายอำนาจสูง (Dapps) – การสร้างสินทรัพย์ดิจิทัลที่ซับซ้อนตามอำเภอใจด้วยกฎที่กำหนดเอง พันธสัญญา และผู้ขับขี่ (สินทรัพย์อัจฉริยะ) 1 ข้อความคาดการณ์ล่วงหน้าโดยทั่วไปเกี่ยวข้องกับเหตุการณ์ในอนาคตหรือผลการดำเนินงานในอนาคตของเรา ซึ่งรวมถึงแต่ไม่ใช่ จำกัดอยู่ที่ประสิทธิภาพที่คาดการณ์ไว้ของ Avalanche; การพัฒนาธุรกิจและโครงการที่คาดหวัง การดำเนินการ วิสัยทัศน์และกลยุทธ์การเติบโต และโครงการที่อยู่ระหว่างดำเนินการ อยู่ระหว่างการพัฒนา หรือแล้วเสร็จ มิฉะนั้นจะอยู่ระหว่างการพิจารณา ข้อความคาดการณ์ล่วงหน้าแสดงถึงความเชื่อและสมมติฐานของฝ่ายบริหารของเรา ณ วันที่นำเสนอนี้เท่านั้น ข้อความเหล่านี้ไม่ได้รับประกันประสิทธิภาพการทำงานในอนาคตและเกินควร ไม่ควรพึ่งสิ่งเหล่านั้น ข้อความคาดการณ์ล่วงหน้าดังกล่าวจำเป็นต้องเกี่ยวข้องกับการทราบและไม่ทราบ ความเสี่ยงซึ่งอาจส่งผลให้ผลการดำเนินงานจริงและผลลัพธ์ในช่วงเวลาต่อๆ ไปแตกต่างอย่างมากจากการคาดการณ์ใดๆ โดยชัดแจ้งหรือโดยนัยในที่นี้ Avalanche ไม่มีภาระผูกพันในการอัปเดตข้อความคาดการณ์ล่วงหน้า แม้ว่า ข้อความคาดการณ์ล่วงหน้าเป็นการคาดการณ์ที่ดีที่สุดของเรา ณ เวลาที่จัดทำขึ้น ไม่สามารถรับประกันได้ จะพิสูจน์ได้ว่ามีความถูกต้อง เนื่องจากผลลัพธ์ที่แท้จริงและเหตุการณ์ในอนาคตอาจแตกต่างอย่างมาก ผู้อ่านไม่ได้รับคำเตือน ที่จะไว้วางใจข้อความคาดการณ์ล่วงหน้าอย่างไม่เหมาะสม2 Kevin Sekniqi, Daniel Laine, Stephen Buttolph และ Emin G¨un Sirer เป้าหมายโดยรวมของ Avalanche คือการจัดหาแพลตฟอร์มที่รวมเป็นหนึ่งสำหรับการสร้าง ถ่ายโอน และแลกเปลี่ยน 20 สินทรัพย์ดิจิทัล โดยการก่อสร้าง Avalanche มีคุณสมบัติดังต่อไปนี้: Avalanche ที่ปรับขนาดได้ได้รับการออกแบบมาให้สามารถปรับขนาดได้จำนวนมาก แข็งแกร่ง และมีประสิทธิภาพ เครื่องยนต์ฉันทามติหลัก สามารถรองรับเครือข่ายทั่วโลกของอุปกรณ์ที่เชื่อมต่ออินเทอร์เน็ต พลังงานต่ำและสูงที่อาจเชื่อมต่ออินเทอร์เน็ตนับร้อยล้านเครื่อง ซึ่งทำงานได้อย่างราบรื่น โดยมีความหน่วงต่ำและธุรกรรมต่อวินาทีที่สูงมาก 25 Secure Avalanche ได้รับการออกแบบมาให้แข็งแกร่งและมีความปลอดภัยสูง โปรโตคอลฉันทามติแบบคลาสสิกคือ ออกแบบมาให้ทนทานต่อผู้โจมตี f และล้มเหลวโดยสิ้นเชิงเมื่อเผชิญหน้ากับผู้โจมตีขนาด f + 1 หรือ ใหญ่กว่า และฉันทามติของ Nakamoto ไม่ได้ให้ความปลอดภัยเมื่อ 51% ของผู้ขุดเป็น Byzantine ในทางตรงกันข้าม Avalanche ให้การรับประกันความปลอดภัยที่แข็งแกร่งมากเมื่อผู้โจมตีอยู่ต่ำกว่าเกณฑ์ที่กำหนด ซึ่ง ผู้ออกแบบระบบสามารถกำหนดพารามิเตอร์ได้ และจะช่วยลดประสิทธิภาพลงอย่างมากเมื่อผู้โจมตีเกินกว่านั้น 30 เกณฑ์นี้ สามารถรับประกันความปลอดภัย (แต่ไม่ใช่ความมีชีวิตชีวา) แม้ว่าผู้โจมตีจะเกิน 51% ก็ตาม มันคือ ระบบแรกที่ไม่ได้รับอนุญาตที่ให้การรับประกันความปลอดภัยที่แข็งแกร่งเช่นนี้ การกระจายอำนาจ Avalanche ได้รับการออกแบบมาเพื่อมอบการกระจายอำนาจที่ไม่เคยมีมาก่อน นี่หมายถึงความมุ่งมั่น ไปยังการใช้งานไคลเอนต์หลายตัวและไม่มีการควบคุมแบบรวมศูนย์ใด ๆ ระบบนิเวศได้รับการออกแบบเพื่อหลีกเลี่ยง การแบ่งแยกระหว่างคลาสของผู้ใช้ที่มีความสนใจต่างกัน สิ่งสำคัญที่สุดคือไม่มีความแตกต่างระหว่างคนงานเหมือง 35 นักพัฒนาและผู้ใช้ $AVAX ที่ปกครองได้และเป็นประชาธิปไตยเป็นแพลตฟอร์มที่มีความครอบคลุมสูง ซึ่งช่วยให้ทุกคนสามารถเชื่อมต่อกับแพลตฟอร์มได้ เครือข่ายและมีส่วนร่วมในการตรวจสอบและมือแรกในการกำกับดูแล ผู้ถือ token คนใดก็ตามสามารถลงคะแนนได้ การเลือกพารามิเตอร์ทางการเงินที่สำคัญและในการเลือกวิธีที่ระบบจะพัฒนา Avalanche ที่ทำงานร่วมกันได้และยืดหยุ่นได้รับการออกแบบให้เป็นโครงสร้างพื้นฐานที่เป็นสากลและยืดหยุ่นได้สำหรับผู้คนจำนวนมาก 40 ของ blockchains/assets โดยที่ $AVAX พื้นฐานถูกใช้เพื่อความปลอดภัยและเป็นหน่วยของบัญชีสำหรับการแลกเปลี่ยน ที่ ระบบมีจุดมุ่งหมายเพื่อรองรับ blockchains จำนวนมากที่จะสร้างขึ้นด้านบนในลักษณะที่ไม่มีคุณค่า แพลตฟอร์ม ได้รับการออกแบบตั้งแต่ต้นจนจบเพื่อให้ง่ายต่อการย้าย blockchains ที่มีอยู่ลงไป เพื่อนำเข้ายอดคงเหลือ รองรับภาษาสคริปต์และเครื่องเสมือนหลายภาษา และรองรับการใช้งานหลาย ๆ อย่างอย่างมีความหมาย สถานการณ์ 45 โครงร่าง ส่วนที่เหลือของบทความนี้แบ่งออกเป็นสี่ส่วนหลัก ส่วนที่ 2 สรุปรายละเอียดของ เครื่องยนต์ที่ขับเคลื่อนแพลตฟอร์ม ส่วนที่ 3 กล่าวถึงโมเดลสถาปัตยกรรมเบื้องหลังแพลตฟอร์ม ได้แก่ เครือข่ายย่อย, เครื่องเสมือน, การบูตสแตรปปิ้ง, การเป็นสมาชิก และ staking ส่วนที่ 4 อธิบายเรื่องการกำกับดูแล แบบจำลองที่ทำให้เกิดการเปลี่ยนแปลงแบบไดนามิกต่อพารามิเตอร์ทางเศรษฐกิจที่สำคัญ ในที่สุดในส่วนที่ 5 สำรวจต่างๆ หัวข้อต่อพ่วงที่น่าสนใจ รวมถึงการเพิ่มประสิทธิภาพที่เป็นไปได้ การเข้ารหัสหลังควอนตัม และความเป็นจริง 50 ฝ่ายตรงข้าม

Avalanche แพลตฟอร์ม 2020/06/30 3 แบบแผนการตั้งชื่อ ชื่อของแพลตฟอร์มคือ Avalanche และโดยทั่วไปจะเรียกว่า “Avalanche แพลตฟอร์ม” และสามารถใช้แทนกันได้/ตรงกันกับ “เครือข่าย Avalanche” หรือ – เพียงแค่ – Avalanche Codebases จะถูกปล่อยออกมาโดยใช้ตัวระบุตัวเลขสามตัวที่มีป้ายกำกับ “v.[0-9].[0-9][0-100]” โดยที่ ตัวเลขแรกระบุรุ่นหลัก ตัวเลขที่สองระบุรุ่นรอง และหมายเลขที่สาม 55 ระบุแพทช์ การเผยแพร่สู่สาธารณะครั้งแรกซึ่งมีชื่อรหัสว่า Avalanche Borealis คือเวอร์ชัน 1.0.0 พื้นเมือง token ของแพลตฟอร์มนี้เรียกว่า “$AVAX” กลุ่มโปรโตคอลฉันทามติที่ใช้โดยแพลตฟอร์ม Avalanche คือ เรียกว่าตระกูล Snow* มีอินสแตนซ์ที่เป็นรูปธรรมสามแบบ เรียกว่า Avalanche, Snowman และ หนาวจัด

การอภิปราย

5.1 การเพิ่มประสิทธิภาพ การตัดแพลตฟอร์ม blockchain จำนวนมาก โดยเฉพาะอย่างยิ่งแพลตฟอร์มที่ใช้ฉันทามติของ Nakamoto เช่น Bitcoin ทุกข์ทรมานจากการเติบโตอย่างต่อเนื่องของรัฐ เนื่องจากตามระเบียบการ พวกเขาจะต้องจัดเก็บประวัติทั้งหมดของ การทำธุรกรรม อย่างไรก็ตาม เพื่อให้ blockchain เติบโตอย่างยั่งยืน จะต้องสามารถตัดทอนประวัติศาสตร์เก่าได้ 345 นี่เป็นสิ่งสำคัญอย่างยิ่งสำหรับ blockchains ที่รองรับประสิทธิภาพสูง เช่น Avalanche การตัดแต่งกิ่งเป็นเรื่องง่ายในตระกูล Snow* ไม่เหมือนกับใน Bitcoin (และโปรโตคอลที่คล้ายกัน) ซึ่งไม่มีการตัดแต่งกิ่ง เป็นไปได้ตามข้อกำหนดของอัลกอริทึม ในโหนด $AVAX ไม่จำเป็นต้องรักษาส่วนของ DAG นั้น มีความลึกซึ้งและมุ่งมั่นอย่างมาก โหนดเหล่านี้ไม่จำเป็นต้องพิสูจน์ประวัติที่ผ่านมาในการบูตสแตรปใหม่ โหนด ดังนั้นจึงต้องจัดเก็บสถานะที่ใช้งานอยู่ เช่น ยอดคงเหลือปัจจุบัน และไม่มีข้อผูกมัด 350 การทำธุรกรรม ประเภทไคลเอนต์ Avalanche สามารถรองรับไคลเอนต์ที่แตกต่างกันสามประเภท: จดหมายเหตุ แบบเต็ม และเบา เอกสารสำคัญ โหนดจัดเก็บประวัติทั้งหมดของซับเน็ต $AVAX, ซับเน็ต staking และซับเน็ต smart contract ทั้งหมด12 Kevin Sekniqi, Daniel Laine, Stephen Buttolph และ Emin G¨un Sirer วิธีการกำเนิด ซึ่งหมายความว่าโหนดเหล่านี้ทำหน้าที่เป็นโหนดบูตสำหรับโหนดที่เข้ามาใหม่ นอกจากนี้ โหนดเหล่านี้อาจจัดเก็บประวัติแบบเต็มของซับเน็ตอื่นๆ ที่พวกเขาเลือกให้เป็น validators เอกสารสำคัญ 355 โดยทั่วไปโหนดจะเป็นเครื่องที่มีความสามารถในการจัดเก็บข้อมูลสูงซึ่งโหนดอื่นจะจ่ายเมื่อทำการดาวน์โหลด รัฐเก่า ในทางกลับกัน โหนดแบบเต็มจะมีส่วนร่วมในการตรวจสอบ แต่แทนที่จะจัดเก็บประวัติทั้งหมด โหนดเหล่านั้น เพียงจัดเก็บสถานะที่ใช้งานอยู่ (เช่นชุด UTXO ปัจจุบัน) สุดท้ายนี้ สำหรับผู้ที่ต้องการโต้ตอบอย่างปลอดภัย เนื่องจากเครือข่ายใช้ทรัพยากรน้อยที่สุด Avalanche จึงสนับสนุนไคลเอ็นต์แบบ light ซึ่งสามารถทำได้ พิสูจน์ว่ามีการทำธุรกรรมบางอย่างโดยไม่จำเป็นต้องดาวน์โหลดหรือซิงโครไนซ์ประวัติ เบา 360 ลูกค้ามีส่วนร่วมในขั้นตอนการสุ่มตัวอย่างซ้ำของโปรโตคอลเพื่อให้แน่ใจว่ามีความมุ่งมั่นที่ปลอดภัยและทั่วทั้งเครือข่าย ฉันทามติ ดังนั้นไคลเอ็นต์แบบ light ใน Avalanche จึงให้การรับประกันความปลอดภัยเช่นเดียวกับโหนดแบบเต็ม Sharding Sharding คือกระบวนการแบ่งพาร์ติชันทรัพยากรระบบต่างๆ เพื่อเพิ่มประสิทธิภาพ และลดภาระ กลไกการแบ่งส่วนมีหลายประเภท ในการแบ่งกลุ่มเครือข่าย หมายถึงชุดของผู้เข้าร่วม ถูกแบ่งออกเป็นเครือข่ายย่อยที่แยกจากกันเพื่อลดโหลดอัลกอริธึม ในการแบ่งรัฐผู้เข้าร่วมเห็นด้วย 365 จัดเก็บและบำรุงรักษาเฉพาะส่วนย่อยเฉพาะของสถานะโลกทั้งหมด สุดท้ายนี้ ในการแบ่งส่วนธุรกรรม ผู้เข้าร่วมตกลงที่จะแยกการประมวลผลธุรกรรมที่เข้ามา ใน Avalanche Borealis รูปแบบแรกของการแบ่งส่วนมีอยู่ผ่านฟังก์ชันการทำงานของเครือข่ายย่อย สำหรับ ตัวอย่างเช่น เครือข่ายหนึ่งอาจเปิดตัวเครือข่ายย่อยระดับทองและเครือข่ายย่อยด้านอสังหาริมทรัพย์อีกเครือข่ายหนึ่ง เครือข่ายย่อยทั้งสองนี้สามารถมีอยู่ได้ทั้งหมด ขนาน เครือข่ายย่อยโต้ตอบเฉพาะเมื่อผู้ใช้ต้องการซื้อสัญญาอสังหาริมทรัพย์โดยใช้การถือครองทองคำของตน 370 ณ จุดนี้ Avalanche จะเปิดใช้งานการสลับอะตอมมิกระหว่างเครือข่ายย่อยทั้งสอง 5.2 ความกังวล การเข้ารหัสหลังควอนตัม การเข้ารหัสหลังควอนตัมได้รับความสนใจอย่างกว้างขวางเมื่อเร็วๆ นี้ เนื่องจากความก้าวหน้าในการพัฒนาคอมพิวเตอร์ควอนตัมและอัลกอริธึม ความกังวลกับควอนตัม คอมพิวเตอร์ก็คือว่า พวกเขาสามารถทำลายโปรโตคอลการเข้ารหัสบางส่วนที่ใช้งานอยู่ในปัจจุบัน โดยเฉพาะระบบดิจิทัล 375 ลายเซ็น โมเดลเครือข่าย Avalanche เปิดใช้งาน VM จำนวนเท่าใดก็ได้ ดังนั้นจึงรองรับการต้านทานควอนตัม เครื่องเสมือนพร้อมกลไกลายเซ็นดิจิทัลที่เหมาะสม เราคาดว่าจะมีลายเซ็นดิจิทัลหลายประเภท รูปแบบที่จะปรับใช้ รวมถึงลายเซ็นที่ใช้ RLWE ที่ต้านทานควอนตัม กลไกฉันทามติ ไม่ถือว่ามีการเข้ารหัสหนักใดๆ สำหรับการดำเนินการหลัก ด้วยการออกแบบนี้ มันจึงตรงไปตรงมา ขยายระบบด้วยเครื่องเสมือนใหม่ที่ให้การเข้ารหัสลับแบบควอนตัมที่ปลอดภัย 380 ศัตรูที่สมจริง เอกสาร Avalanche [6] ให้การรับประกันที่แข็งแกร่งมากเมื่อมี ศัตรูที่ทรงพลังและเป็นศัตรู รู้จักกันในชื่อศัตรูที่ปรับตัวได้รอบในรูปแบบจุดต่อจุดเต็มรูปแบบ ใน เงื่อนไขอื่น ๆ ฝ่ายตรงข้ามสามารถเข้าถึงสถานะของทุก ๆ โหนดที่ถูกต้องได้ตลอดเวลา สุ่มเลือกโหนดที่ถูกต้องทั้งหมดและสามารถอัพเดตสถานะของตัวเองได้ตลอดเวลาทั้งก่อนและหลัง โหนดที่ถูกต้องมีโอกาสที่จะอัปเดตสถานะของตัวเอง ปฏิปักษ์นี้มีพลังอำนาจทั้งหมด ยกเว้น 385 ความสามารถในการอัปเดตสถานะของโหนดที่ถูกต้องโดยตรงหรือแก้ไขการสื่อสารระหว่างที่ถูกต้อง โหนด อย่างไรก็ตาม ในความเป็นจริง ปฏิปักษ์ดังกล่าวเป็นเพียงทฤษฎีล้วนๆ นับตั้งแต่มีการใช้งานจริงของ ศัตรูที่แข็งแกร่งที่สุดเท่าที่จะเป็นไปได้จะถูกจำกัดไว้ที่การประมาณทางสถิติของสถานะเครือข่าย ดังนั้นใน ในทางปฏิบัติ เราคาดว่าการโจมตีในสถานการณ์ที่เลวร้ายที่สุดจะใช้งานได้ยากAvalanche แพลตฟอร์ม 2020/06/30 13 การไม่แบ่งแยกและความเท่าเทียม ปัญหาที่พบบ่อยในสกุลเงินที่ไม่ได้รับอนุญาตก็คือเรื่องของ “การได้รับความร่ำรวย 390 ยิ่งขึ้น” นี่เป็นข้อกังวลที่ถูกต้อง เนื่องจากระบบ PoS ที่ใช้งานไม่ถูกต้องอาจอนุญาตได้จริง การสร้างความมั่งคั่งจะถือว่าไม่สมส่วนกับผู้ถือครองรายใหญ่ในระบบ ก ตัวอย่างง่ายๆ คือ ระเบียบการฉันทามติตามผู้นำ โดยที่คณะอนุกรรมการหรือผู้นำที่ได้รับมอบหมาย รวบรวมรางวัลทั้งหมดระหว่างการดำเนินการ และความน่าจะเป็นในการรับรางวัลคือ ตามสัดส่วนของเงินเดิมพัน รับรางวัลทบต้นที่แข็งแกร่ง นอกจากนี้ ในระบบเช่น Bitcoin 395 มีปรากฏการณ์ "ใหญ่ขึ้นใหญ่ขึ้น" ที่นักขุดรายใหญ่เพลิดเพลินกับพรีเมี่ยมมากกว่าอันที่เล็กกว่าในแง่ มีเด็กกำพร้าน้อยลงและตกงานน้อยลง ในทางตรงกันข้าม Avalanche ใช้การกระจายการผลิตเหรียญกษาปณ์อย่างเท่าเทียมกัน: ผู้เข้าร่วมทุกคนในโปรโตคอล staking จะได้รับรางวัลอย่างเท่าเทียมกันและเป็นสัดส่วนตามสัดส่วนการเดิมพัน ด้วยการทำให้ผู้คนจำนวนมากสามารถเข้าร่วมโดยตรงใน staking, Avalanche สามารถรองรับได้ ผู้คนนับล้านเข้าร่วมอย่างเท่าเทียมกันใน staking จำนวนเงินขั้นต่ำที่ต้องใช้ในการเข้าร่วม 400 โปรโตคอลจะขึ้นอยู่กับการกำกับดูแล แต่จะเริ่มต้นเป็นค่าต่ำเพื่อส่งเสริมการมีส่วนร่วมในวงกว้าง นอกจากนี้ยังบอกเป็นนัยว่าการมอบหมายไม่จำเป็นต้องเข้าร่วมด้วยการจัดสรรเพียงเล็กน้อย 6 บทสรุป ในบทความนี้ เราได้พูดคุยถึงสถาปัตยกรรมของแพลตฟอร์ม Avalanche เมื่อเทียบกับแพลตฟอร์มอื่นๆ ในปัจจุบัน ซึ่งใช้โปรโตคอลฉันทามติสไตล์คลาสสิก ดังนั้นจึงไม่สามารถปรับขนาดได้ หรือใช้ 405 ฉันทามติสไตล์ Nakamoto ที่ไม่มีความรู้และกำหนดต้นทุนการดำเนินงานสูง Avalanche มีน้ำหนักเบา รวดเร็ว ปรับขนาดได้ ปลอดภัย และมีประสิทธิภาพ token แบบเนทีฟ ซึ่งทำหน้าที่รักษาความปลอดภัยเครือข่ายและชำระเงิน ต้นทุนโครงสร้างพื้นฐานต่างๆ นั้นเรียบง่ายและเข้ากันได้แบบย้อนหลัง $AVAX มีความสามารถเหนือกว่าข้อเสนออื่นๆ เพื่อให้บรรลุระดับการกระจายอำนาจที่สูงขึ้น ต่อต้านการโจมตี และขยายขนาดเป็นล้านโหนดโดยไม่มีองค์ประชุม หรือการเลือกตั้งคณะกรรมการ และด้วยเหตุนี้ จึงไม่เป็นการจำกัดการเข้าร่วมใดๆ 410 นอกจากกลไกฉันทามติแล้ว Avalanche ยังสร้างสรรค์สแต็กใหม่และแนะนำที่เรียบง่ายแต่สำคัญ แนวคิดในการจัดการธุรกรรม การกำกับดูแล และองค์ประกอบอื่นๆ ที่ไม่มีอยู่ในแพลตฟอร์มอื่น ผู้เข้าร่วมแต่ละคนในโปรโตคอลจะมีเสียงในการมีอิทธิพลต่อการพัฒนาของโปรโตคอลตลอดเวลา เกิดขึ้นได้ด้วยกลไกการกำกับดูแลอันทรงพลัง Avalanche รองรับความสามารถในการปรับแต่งได้สูง Plug-and-Play เกือบจะทันทีด้วย blockchains ที่มีอยู่ 415

Related Stories

Avalanche Whitepaper: Snow Protocols and Sub-Second Finality

How the Snow family of consensus protocols achieves probabilistic finality in under a second through repeated random sa…

Technical ExplainerBlockchain Consensus Mechanisms: BFT, Nakamoto, and Beyond

From Byzantine generals to modern DAG-based protocols — a comprehensive guide to how distributed networks agree on trut…

ComparisonL1 Consensus Compared: Nakamoto vs Tendermint vs Snow vs Ouroboros

How Bitcoin, Cosmos, Avalanche, and Cardano achieve agreement through radically different approaches — and the trade-of…

คำถามที่พบบ่อย

- whitepaper ของ Avalanche คืออะไร?

- whitepaper ของ Avalanche ที่มีชื่อว่า 'Avalanche: A New Family of Consensus Protocols' แนะนำแนวทางฉันทามติใหม่ที่อิงจากการสุ่มตัวอย่างย่อยซ้ำ ๆ เผยแพร่ในปี 2018 โดยเริ่มแรกเขียนภายใต้นามแฝง 'Team Rocket'

- ใครเป็นผู้เขียน whitepaper ของ Avalanche และเมื่อใด?

- โปรโตคอลฉันทามติ Avalanche ถูกอธิบายครั้งแรกในเอกสารปี 2018 โดย 'Team Rocket' (นามแฝง) ต่อมาได้รับการพัฒนาโดย Emin Gün Sirer ศาสตราจารย์จาก Cornell ร่วมกับ Kevin Sekniqi และ Maofan 'Ted' Yin ที่ Ava Labs

- นวัตกรรมทางเทคนิคหลักของ Avalanche คืออะไร?

- Avalanche แนะนำตระกูลฉันทามติใหม่ที่อิงจาก metastability — ผู้ตรวจสอบสุ่มตัวอย่างชุดย่อยของผู้ตรวจสอบอื่น ๆ ซ้ำ ๆ และรับเอาความชอบของเสียงข้างมาก วิธีนี้บรรลุ probabilistic finality ในเวลาน้อยกว่า 2 วินาทีด้วยปริมาณงานสูง

- กลไกฉันทามติของ Avalanche ทำงานอย่างไร?

- ฉันทามติ Avalanche ใช้การสุ่มตัวอย่างย่อยซ้ำ ๆ: ผู้ตรวจสอบแต่ละรายสอบถามชุดย่อยของผู้ตรวจสอบแบบสุ่มขนาดเล็กเพื่อรับทราบความชอบ ผ่านรอบที่ต่อเนื่องกัน เครือข่ายจะบรรจบสู่ฉันทามติอย่างรวดเร็ว โดยบรรลุ finality แบบ sub-second โดยไม่ต้องมี leader

- Avalanche แตกต่างจาก Ethereum อย่างไร?

- Avalanche มอบ finality แบบ sub-second (เทียบกับ ~13 นาทีของ Ethereum) รองรับ Subnets แบบกำหนดเอง (บล็อกเชนอิสระ) และใช้โปรโตคอลฉันทามติแบบไม่มี leader สถาปัตยกรรมของมันแยกฟังก์ชัน exchange (X-Chain), contracts (C-Chain) และ platform (P-Chain) ออกจากกัน

- รูปแบบ supply ของ Avalanche เป็นอย่างไร?

- Avalanche มี supply จำกัดที่ 720 ล้าน AVAX รางวัลการ stake จะกระจายจากกองทุนการจัดสรร และค่าธรรมเนียมธุรกรรมทั้งหมดจะถูกเผาทิ้ง (ไม่จ่ายให้ผู้ตรวจสอบ) ซึ่งสร้างแรงกดดัน deflation ในช่วงที่เครือข่ายมีการใช้งานสูง

- กรณีการใช้งานหลักของ Avalanche คืออะไร?

- Avalanche ใช้สำหรับ DeFi (Trader Joe, Benqi) การเล่นเกม NFT และแอปพลิเคชันระดับองค์กร สถาปัตยกรรม Subnet ช่วยให้สถาบันและโครงการต่าง ๆ สามารถเปิดตัวบล็อกเชนที่กำหนดเองและสอดคล้องกับกฎระเบียบ ในขณะที่ยังได้รับประโยชน์จากความปลอดภัยของ Avalanche

- Avalanche แก้ปัญหาอะไร?

- Avalanche แก้ blockchain trilemma โดยบรรลุปริมาณงานสูงและ finality ที่รวดเร็วโดยไม่เสียสละการกระจายอำนาจ โมเดล Subnet ยังแก้ข้อจำกัดของบล็อกเชนแบบ monolithic ที่ใช้วิธีเดียวสำหรับทุกกรณี

- โมเดลความปลอดภัยของ Avalanche ทำงานอย่างไร?

- ผู้ตรวจสอบ Avalanche stake AVAX โดยมีขั้นต่ำ 2,000 AVAX ความปลอดภัยเป็นแบบ probabilistic — ความน่าจะเป็นของการละเมิดความปลอดภัยจะลดลงแบบ exponential ตามจำนวนรอบการสุ่มตัวอย่าง โปรโตคอลรองรับเกณฑ์ Byzantine ของผู้ตรวจสอบ

- สถานะปัจจุบันของระบบนิเวศ Avalanche เป็นอย่างไร?

- Avalanche รองรับระบบนิเวศที่หลากหลายของ DeFi การเล่นเกม และ Subnets ระดับองค์กร Subnets ที่โดดเด่นได้แก่ Dexalot (order book DEX) และเชนสถาบัน Avalanche9000 (การอัปเกรด Etna) ลดต้นทุนการใช้งาน Subnet อย่างมีนัยสำคัญ เร่งการนำไปใช้