Chainlink: เครือข่าย Oracle แบบกระจายอำนาจ

บทคัดย่อ

ในเอกสารไวท์เปเปอร์นี้ เราได้แสดงวิสัยทัศน์สำหรับวิวัฒนาการของ Chainlink นอกเหนือจากแนวความคิดเริ่มแรกในเอกสารไวท์เปเปอร์ต้นฉบับ Chainlink เราคาดการณ์ไว้ บทบาทที่กว้างขวางมากขึ้นสำหรับเครือข่าย oracle ซึ่งจะช่วยเสริมและปรับปรุง blockchains ที่มีอยู่และใหม่โดยการให้บริการที่รวดเร็ว เชื่อถือได้ และ การรักษาความลับของการเชื่อมต่อสากลและการคำนวณแบบออฟไลน์ smart contractวินาที รากฐานของแผนของเราคือสิ่งที่เราเรียกว่า Decentralized Oracle Networks หรือ DONs โดยย่อ DON เป็นเครือข่ายที่ดูแลโดยคณะกรรมการของ Chainlink โหนด รองรับฟังก์ชัน oracle ที่เลือกไว้สำหรับช่วงไม่จำกัด การปรับใช้โดยคณะกรรมการ DON จึงทำหน้าที่เป็นเลเยอร์นามธรรมที่ทรงพลัง นำเสนออินเทอร์เฟซสำหรับ smart contracts ไปยังทรัพยากรออฟเชนที่กว้างขวางและมีประสิทธิภาพสูง ทรัพยากรการประมวลผลแบบ off-chain ที่มีประสิทธิภาพแต่มีการกระจายอำนาจภายใน DON เอง โดยมี DONs เป็นจุดเริ่มต้น Chainlink วางแผนที่จะมุ่งเน้นไปที่ความก้าวหน้าในเจ็ด พื้นที่สำคัญ: • ไฮบริด smart contracts: นำเสนอเฟรมเวิร์กทั่วไปที่ทรงพลังสำหรับการเพิ่มความสามารถ smart contract ที่มีอยู่โดยการเขียนออนไลน์อย่างปลอดภัย และทรัพยากรการประมวลผลแบบออฟเชนเป็นสิ่งที่เราเรียกว่าไฮบริด smart contracts • ขจัดความซับซ้อนออกไป: นำเสนอนักพัฒนาและผู้ใช้ด้วยความเรียบง่าย ฟังก์ชั่นการทำงานช่วยลดความจำเป็นในการทำความคุ้นเคยกับสิ่งพื้นฐานที่ซับซ้อน โปรโตคอลและขอบเขตของระบบ • การปรับขนาด: ตรวจสอบให้แน่ใจว่าบริการ oracle บรรลุถึงเวลาแฝงและปริมาณงาน ต้องการโดยระบบกระจายอำนาจที่มีประสิทธิภาพสูง • การรักษาความลับ: การเปิดใช้งานระบบยุคถัดไปที่รวม blockchains' ความโปร่งใสโดยกำเนิดพร้อมการปกป้องความลับที่แข็งแกร่งแบบใหม่สำหรับความละเอียดอ่อน ข้อมูล • ความเป็นธรรมในการสั่งซื้อสำหรับธุรกรรม: สนับสนุนการจัดลำดับธุรกรรมในรูปแบบต่างๆ ที่ยุติธรรมสำหรับผู้ใช้ปลายทางและป้องกันการรุกล้ำหน้าและการโจมตีอื่นๆ โดย บอทและนักขุดแสวงหาผลประโยชน์ • การลดความน่าเชื่อถือ: การสร้างชั้นการสนับสนุนที่น่าเชื่อถือสูงสำหรับ smart contracts และระบบที่ขึ้นอยู่กับ oracle อื่นๆ โดยการกระจายอำนาจ การยึดเกาะที่แข็งแกร่งในความปลอดภัยสูง blockchains การเข้ารหัส เทคนิคและการค้ำประกันด้านเศรษฐกิจเข้ารหัส • การรักษาความปลอดภัยตามแรงจูงใจ (เศรษฐกิจเข้ารหัสลับ): การออกแบบอย่างเข้มงวดและกลไกการใช้งานที่แข็งแกร่งเพื่อให้แน่ใจว่าโหนดใน DONs มีแรงจูงใจทางเศรษฐกิจที่แข็งแกร่งเพื่อให้ทำงานได้อย่างน่าเชื่อถือและถูกต้อง แม้ว่าจะต้องเผชิญกับศัตรูที่มีทรัพยากรเพียงพอก็ตาม เรานำเสนอนวัตกรรมเบื้องต้นและต่อเนื่องโดยชุมชน Chainlink ในแต่ละด้านทำให้เห็นภาพที่กว้างและเพิ่มมากขึ้น ความสามารถอันทรงพลังที่วางแผนไว้สำหรับเครือข่าย Chainlink

การแนะนำ

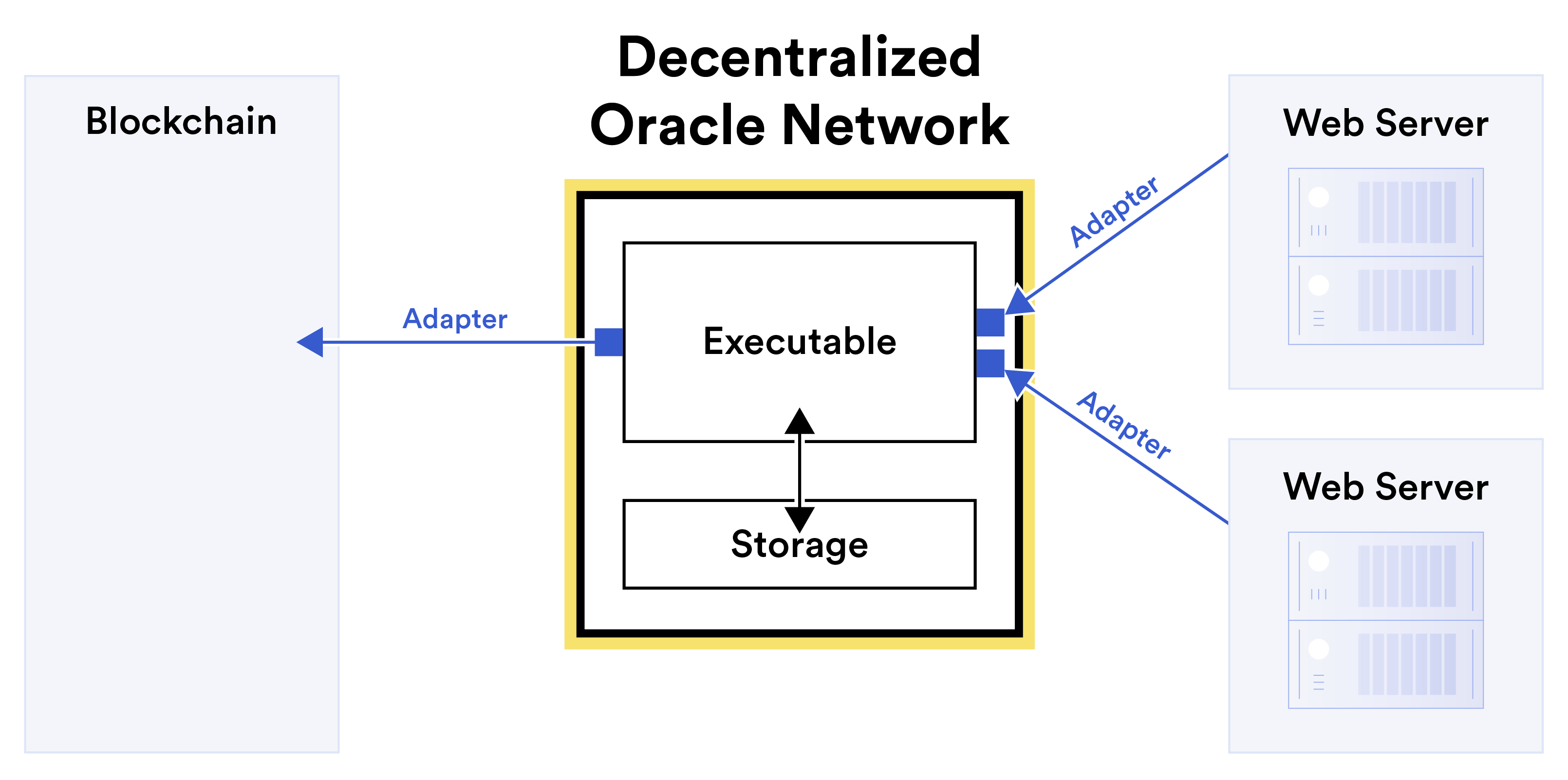

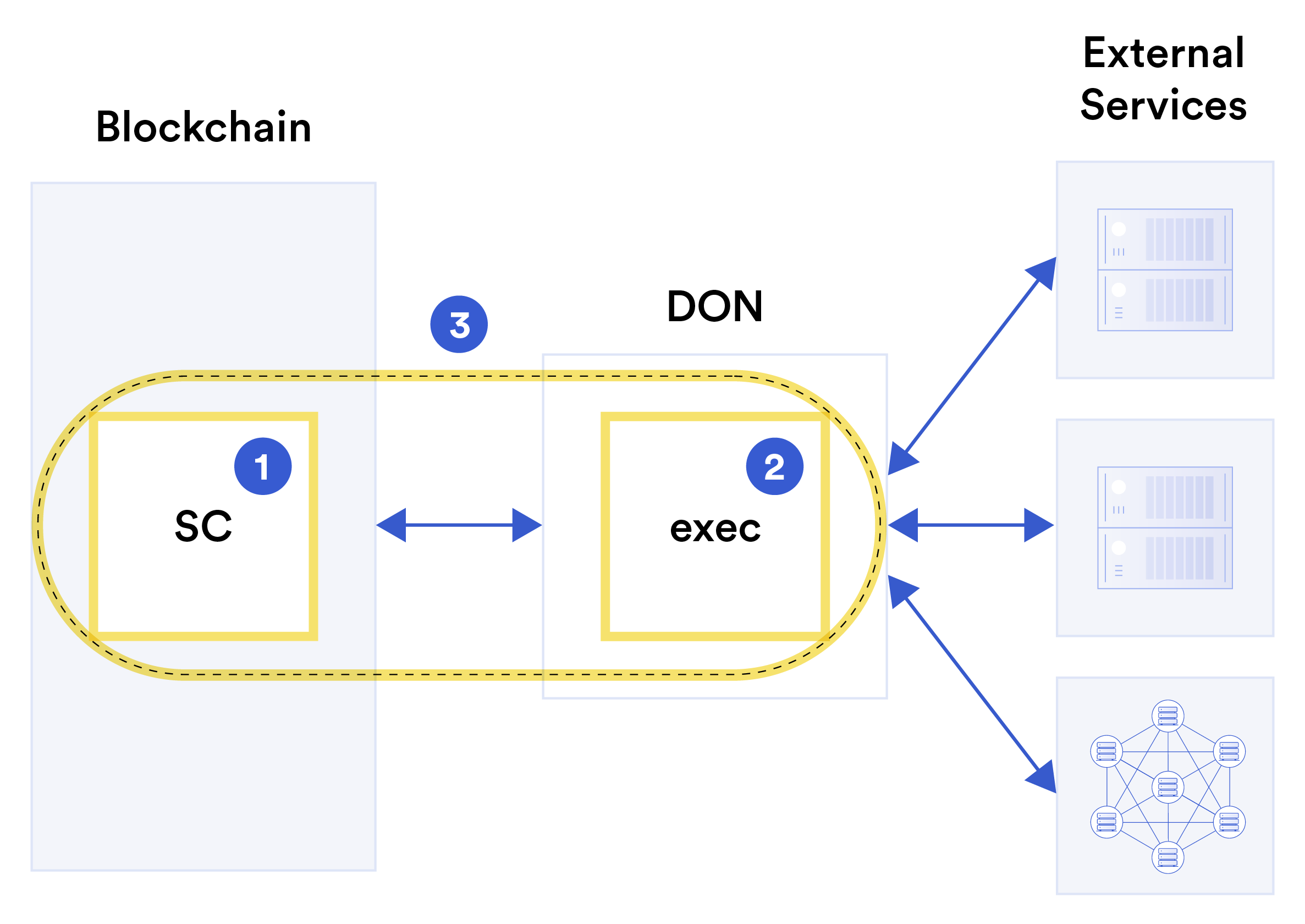

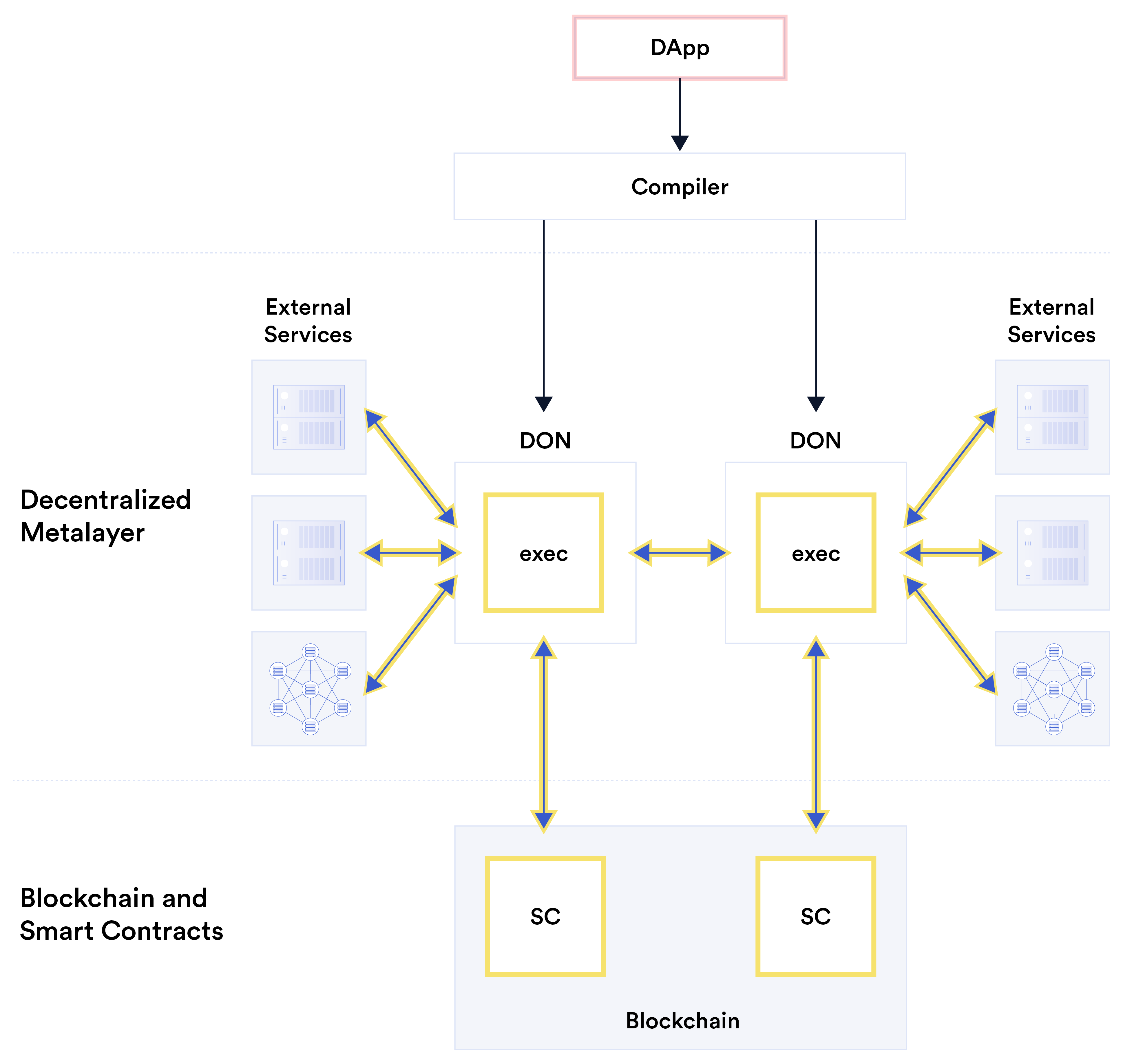

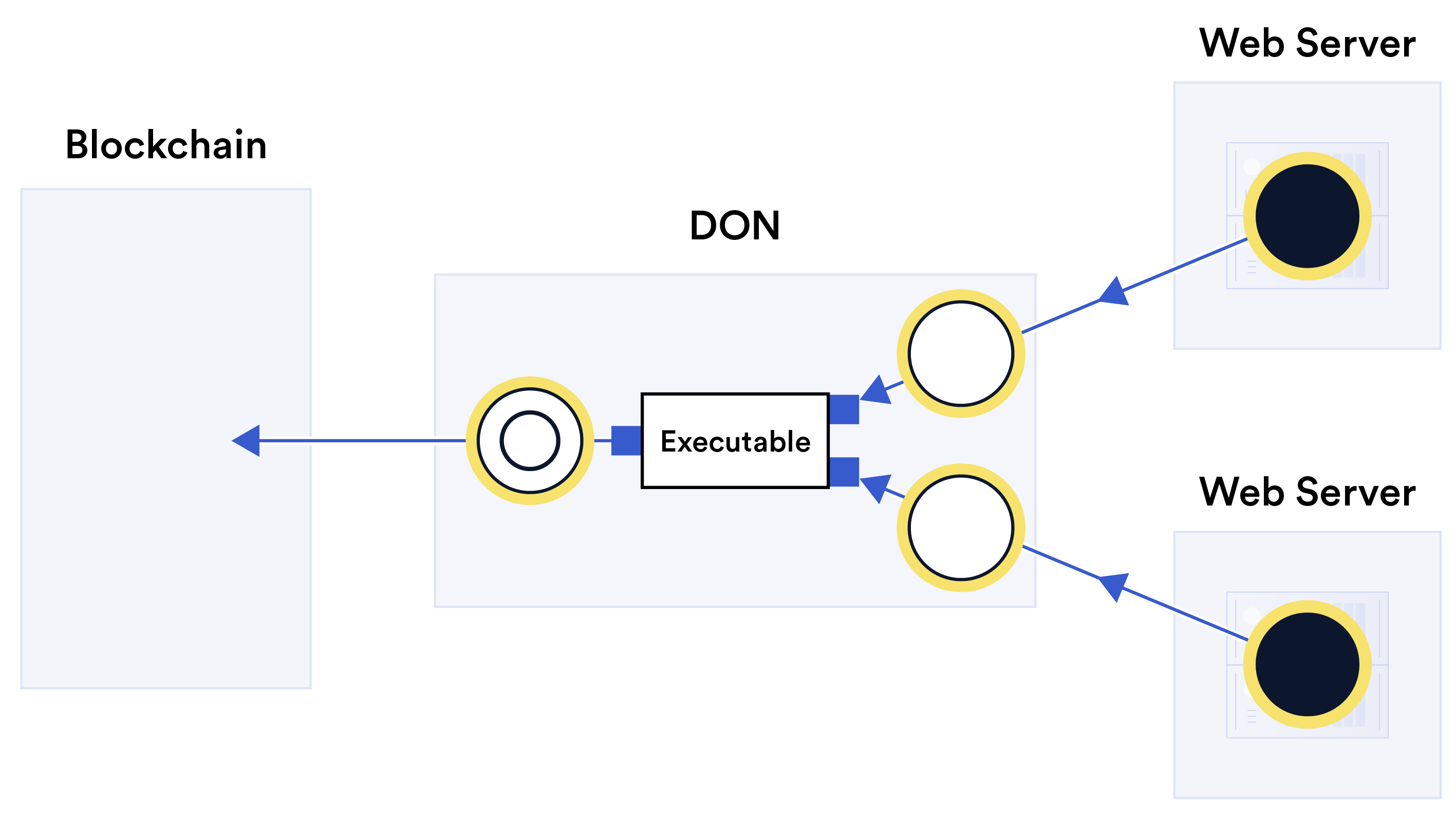

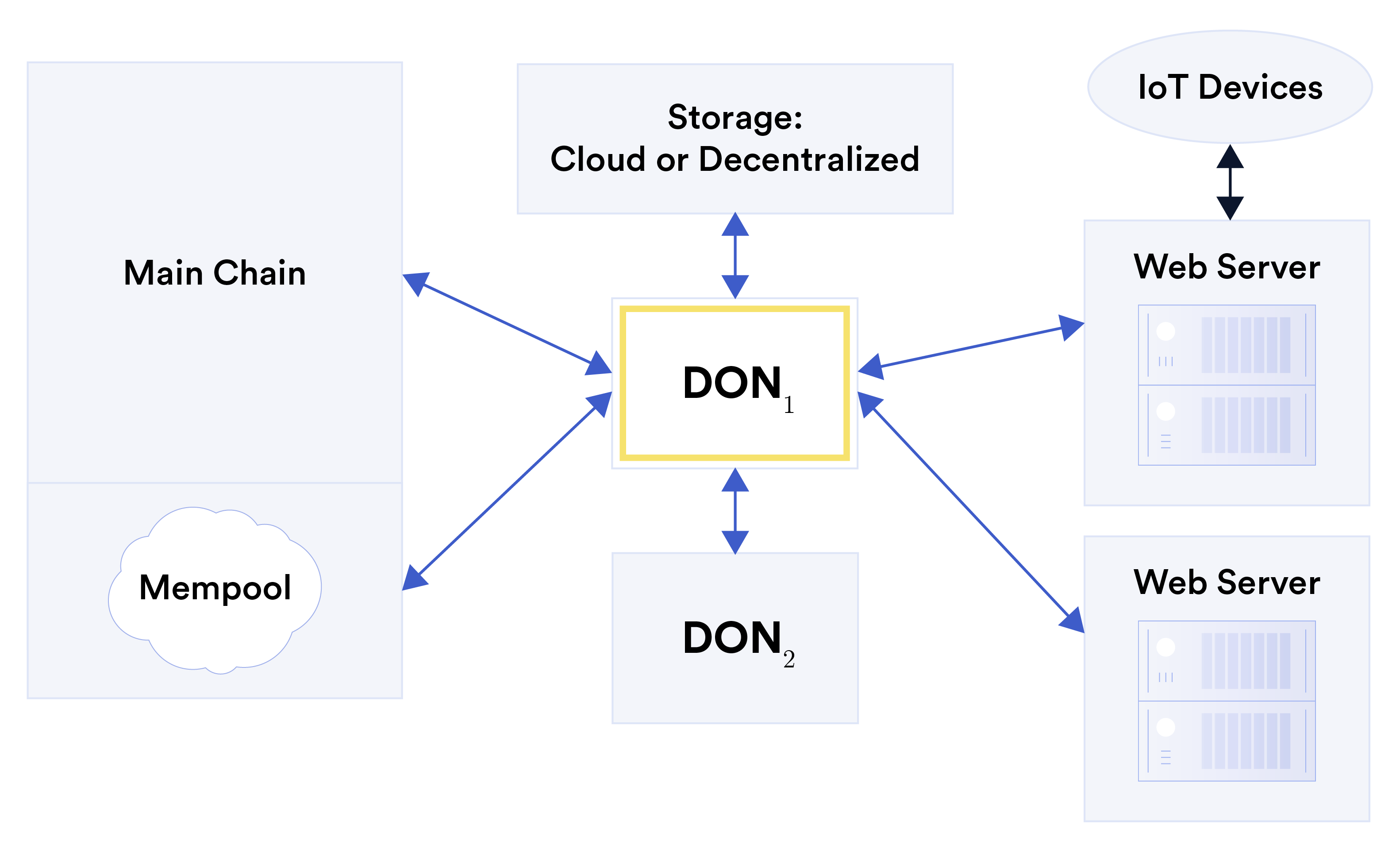

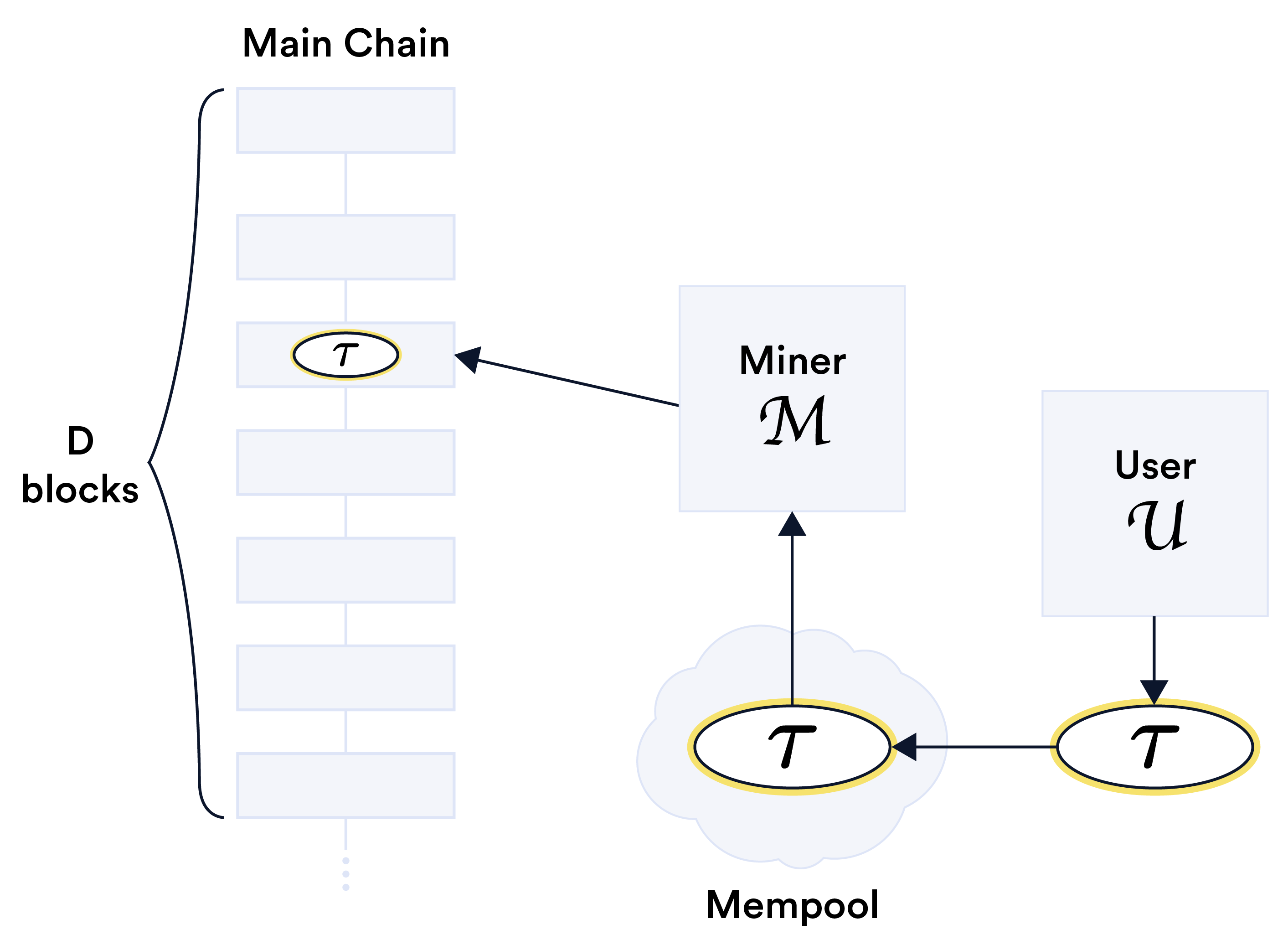

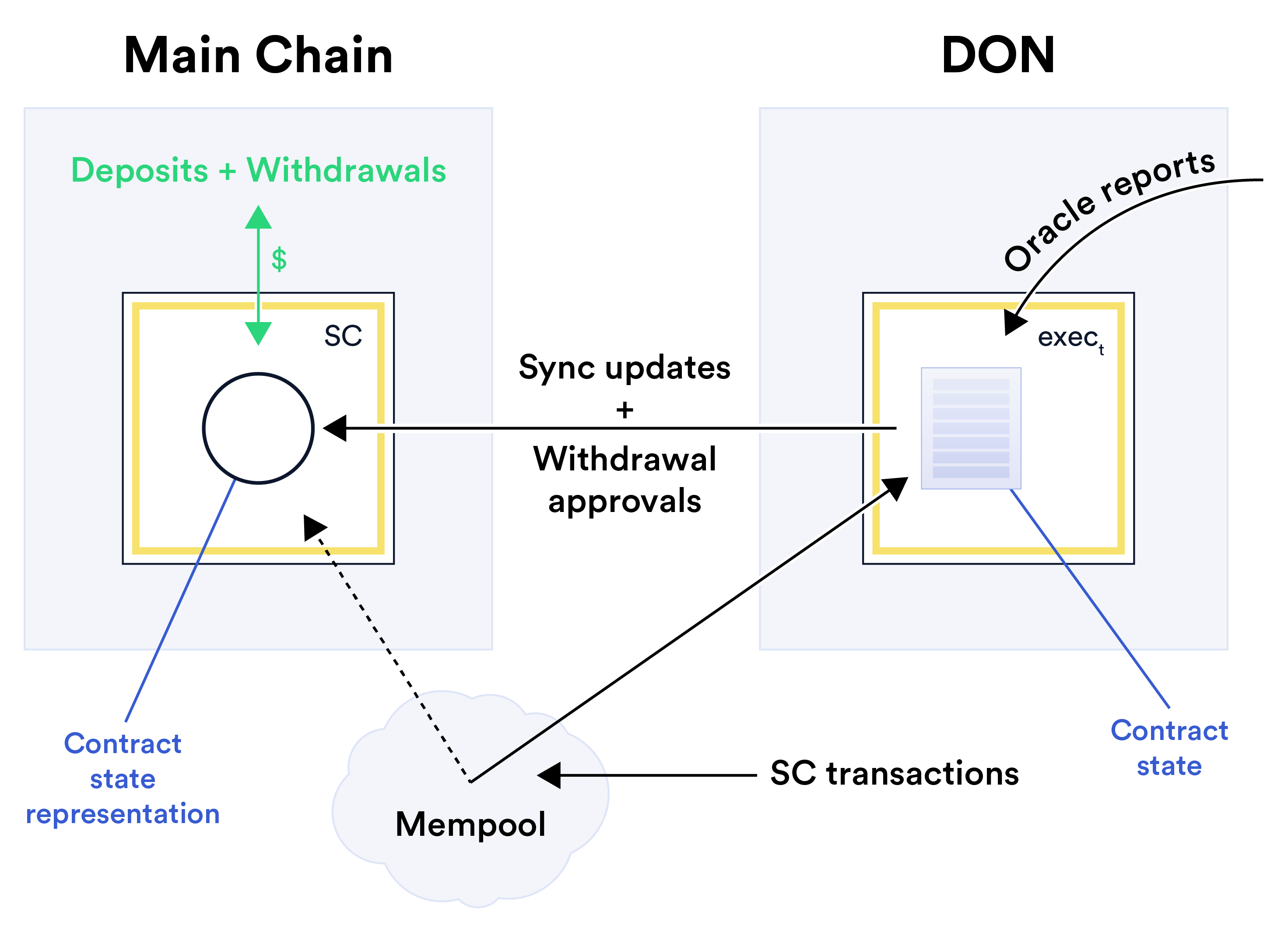

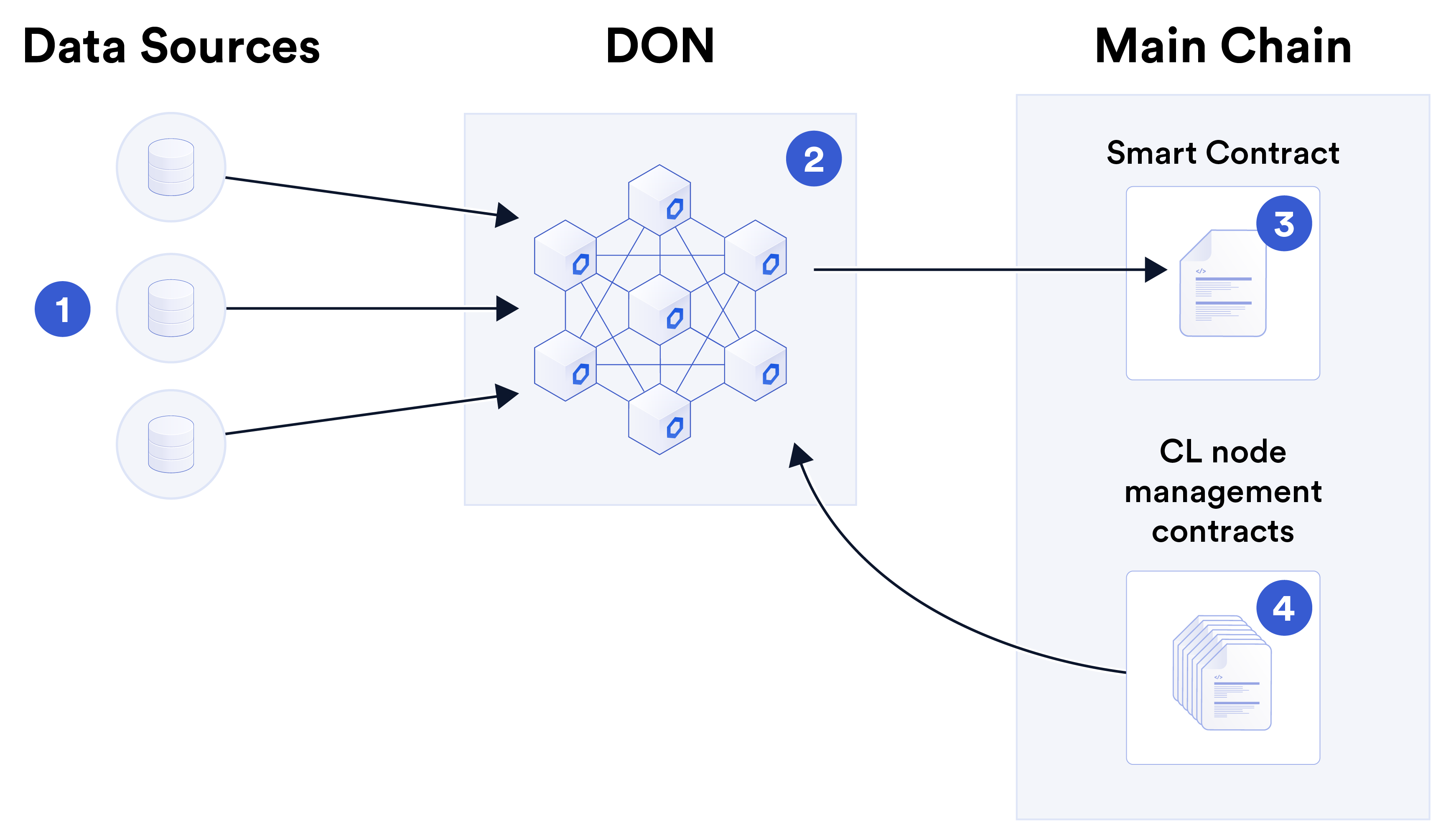

Blockchain oracles มักถูกมองว่าเป็นบริการแบบกระจายอำนาจโดยมีวัตถุประสงค์เดียว: เพื่อส่งต่อข้อมูลจากทรัพยากรนอกเครือข่ายไปยัง blockchains แม้ว่าจะเป็นขั้นตอนสั้นๆ จากการส่งต่อข้อมูลไปสู่การประมวลผล จัดเก็บ หรือส่งข้อมูลแบบสองทิศทาง การสังเกตนี้แสดงให้เห็นถึงแนวคิดที่กว้างกว่ามากเกี่ยวกับการทำงานของ oracles เช่นกัน ทำตามข้อกำหนดการบริการที่เพิ่มขึ้นของ smart contracts และมีความหลากหลายมากขึ้น เทคโนโลยีที่ต้องอาศัยเครือข่าย oracle กล่าวโดยสรุป oracle สามารถทำได้และจำเป็น เป็นอินเทอร์เฟซอเนกประสงค์แบบสองทิศทางที่เปิดใช้งานการประมวลผลระหว่างและระหว่างระบบออนเชนและออฟเชน บทบาทของ Oracles ในระบบนิเวศ blockchain คือการปรับปรุง ประสิทธิภาพ ฟังก์ชันการทำงาน และความสามารถในการทำงานร่วมกันของ smart contracts เพื่อให้สามารถทำได้ นำโมเดลความไว้วางใจและความโปร่งใสใหม่ๆ มาสู่อุตสาหกรรมที่หลากหลาย การเปลี่ยนแปลงนี้จะเกิดขึ้นผ่านการขยายการใช้ไฮบริด smart contracts ซึ่งฟิวส์ คุณสมบัติพิเศษของ blockchains พร้อมความสามารถเฉพาะตัวของระบบออฟเชน เช่น oracle เครือข่าย และด้วยเหตุนี้จึงบรรลุการเข้าถึงและประสิทธิภาพที่มากกว่าระบบออนไลน์มาก ในการแยก ในเอกสารไวท์เปเปอร์นี้ เราได้แสดงวิสัยทัศน์สำหรับสิ่งที่เราเรียกว่า Chainlink 2.0 ซึ่งเป็นวิวัฒนาการของ Chainlink ที่นอกเหนือไปจากแนวความคิดเริ่มแรกในเอกสารไวท์เปเปอร์ Chainlink ต้นฉบับ [98] เราคาดการณ์ว่าจะมีบทบาทที่กว้างขวางมากขึ้นสำหรับเครือข่าย oracle ซึ่งหนึ่งในนั้น พวกเขาเสริมและปรับปรุง blockchains ที่มีอยู่และใหม่โดยมอบการเชื่อมต่อและการคำนวณสากลที่รวดเร็ว เชื่อถือได้ และรักษาความลับสำหรับไฮบริด smart contractส. เราเชื่อว่าเครือข่าย oracle จะพัฒนาไปสู่ระบบสาธารณูปโภคด้วยซ้ำ สำหรับการส่งออกข้อมูลระดับ blockchain ความสมบูรณ์สูงไปยังระบบที่อยู่นอกเหนือ blockchain ระบบนิเวศ ในปัจจุบัน โหนด Chainlink ที่ดำเนินการโดยชุดเอนทิตีที่หลากหลายมารวมกันในเครือข่าย oracle เพื่อถ่ายทอดข้อมูลไปยัง smart contracts ในสิ่งที่เรียกว่ารายงาน เราสามารถดูได้เช่นนี้ oracle โหนดในฐานะคณะกรรมการที่คล้ายคลึงกับที่เป็นเอกฉันท์แบบคลาสสิก blockchain [72], แต่มีเป้าหมายในการสนับสนุน blockchains ที่มีอยู่ แทนที่จะจัดให้มีฟังก์ชันการทำงานแบบอิสระ ด้วยฟังก์ชันสุ่มที่ตรวจสอบได้ (VRF) และการรายงานแบบ Off-Chain (OCR) Chainlink กำลังพัฒนาไปสู่กรอบงานและโครงสร้างพื้นฐานสำหรับวัตถุประสงค์ทั่วไปในการจัดหาทรัพยากรการคำนวณที่ smart contracts ต้องการสำหรับ ฟังก์ชั่นขั้นสูง รากฐานของแผนของเราสำหรับ Chainlink 2.0 คือสิ่งที่เราเรียกว่า Decentralized Oracle เครือข่าย หรือเรียกสั้น ๆ ว่า DONs เนื่องจากเราแนะนำคำว่า “oracle network” ใน เอกสารไวท์เปเปอร์ Chainlink ดั้งเดิม [98], oracles ได้พัฒนาฟังก์ชันการทำงานที่สมบูรณ์ยิ่งขึ้นและ ความกว้างของการใช้งาน ในบทความนี้ เรานำเสนอคำจำกัดความใหม่ของคำศัพท์ตามนี้ สู่วิสัยทัศน์ในอนาคตของเราสำหรับระบบนิเวศ Chainlink ในมุมมองนี้ DON คือเครือข่าย ดูแลโดยคณะกรรมการของ Chainlink โหนด ฝังอยู่ในโปรโตคอลฉันทามติมัน รองรับฟังก์ชัน oracle ไม่จำกัดช่วงที่เลือกไว้สำหรับการปรับใช้โดย คณะกรรมการ DON จึงทำหน้าที่เป็นเลเยอร์นามธรรม blockchain ซึ่งจัดเตรียมอินเทอร์เฟซ ไปยังทรัพยากรแบบ off-chain สำหรับทั้ง smart contracts และระบบอื่นๆ อีกทั้งยังให้ เข้าถึงทรัพยากรการประมวลผลแบบออฟเชนที่มีประสิทธิภาพสูงแต่มีการกระจายอำนาจ โดยทั่วไปแล้ว a DON รองรับการดำเนินการบนเชนหลัก เป้าหมายคือการเปิดใช้งานการรักษาความปลอดภัยและการเข้าถึงข้อมูลble hybrid smart contracts ซึ่งรวมการคำนวณแบบ on-chain และ of-chain เข้ากับ การเชื่อมต่อกับทรัพยากรภายนอก เราเน้นย้ำว่าถึงแม้จะมีการใช้คณะกรรมการใน DONs Chainlink เอง ยังคงไม่ได้รับอนุญาตโดยเนื้อแท้ DONs ทำหน้าที่เป็นรากฐานของการไม่ได้รับอนุญาต เฟรมเวิร์กที่โหนดสามารถมารวมกันเพื่อใช้เครือข่าย oracle แบบกำหนดเองด้วย ระบอบการปกครองของตนเองสำหรับการรวมโหนดซึ่งอาจได้รับอนุญาตหรือไม่ได้รับอนุญาต ด้วย DONs เป็นรากฐาน เราวางแผนที่จะมุ่งเน้นไปที่ Chainlink 2.0 ที่ความก้าวหน้าในเจ็ด พื้นที่สำคัญ: แบบผสม smart contracts การขจัดความซับซ้อน การปรับขนาด การรักษาความลับ ความเป็นธรรมในการสั่งซื้อสำหรับธุรกรรม การลดความน่าเชื่อถือให้เหลือน้อยที่สุด และการรักษาความปลอดภัยตามแรงจูงใจ (เศรษฐกิจแบบเข้ารหัสลับ) ในบทนำของบทความนี้ เราจะนำเสนอภาพรวมของการกระจายอำนาจ Oracle Networks ในส่วนที่ 1.1 และนวัตกรรมหลักเจ็ดประการของเราในส่วนที่ 1.2 เราอธิบายการจัดระเบียบส่วนที่เหลือของบทความนี้ในส่วนที่ 1.3 1.1 Oracle Networks แบบกระจายอำนาจ Oracle Networks แบบกระจายอำนาจได้รับการออกแบบมาเพื่อปรับปรุงและขยายขีดความสามารถ ของ smart contracts บนเป้าหมาย blockchain หรือลูกโซ่หลักผ่านฟังก์ชันที่ ไม่สามารถใช้ได้โดยกำเนิด พวกเขาทำเช่นนั้นโดยการจัดหาทรัพยากรพื้นฐานสามอย่างที่พบใน ระบบคอมพิวเตอร์: ระบบเครือข่าย การจัดเก็บ และการคำนวณ A DON มีเป้าหมายที่จะนำเสนอ ทรัพยากรเหล่านี้มีคุณสมบัติการรักษาความลับ ความสมบูรณ์ และความพร้อมใช้งานสูง1 เช่น ตลอดจนความรับผิดชอบ DONs ถูกสร้างขึ้นโดยคณะกรรมการของโหนด oracle ที่ร่วมมือกันเพื่อตอบสนองความต้องการเฉพาะ งานหรือเลือกที่จะสร้างความสัมพันธ์ที่ยาวนานเพื่อให้บริการอย่างต่อเนื่อง ให้กับลูกค้า DONs ได้รับการออกแบบในลักษณะ blockchain แบบไม่เชื่อเรื่องพระเจ้า พวกเขาสัญญาว่าจะทำหน้าที่เป็น เครื่องมือที่ทรงพลังและยืดหยุ่นสำหรับนักพัฒนาแอปพลิเคชันเพื่อสร้างการสนับสนุนแบบออฟไลน์ smart contracts ของพวกเขาบนเชนหลักที่รองรับ ฟังก์ชันการทำงานสองประเภทตระหนักถึงความสามารถของ DON: ปฏิบัติการและ อะแดปเตอร์ โปรแกรมปฏิบัติการคือโปรแกรมที่ทำงานอย่างต่อเนื่องและในลักษณะกระจายอำนาจบน DON แม้ว่าพวกเขาไม่ได้จัดเก็บสินทรัพย์สายหลักโดยตรง แต่ก็มีประโยชน์ที่สำคัญ รวมถึงประสิทธิภาพสูงและความสามารถในการดำเนินการเป็นความลับ การคำนวณ ไฟล์ปฏิบัติการทำงานโดยอัตโนมัติบน DON และดำเนินการตามที่กำหนด การดำเนินงาน ทำงานร่วมกับอะแดปเตอร์ที่เชื่อมโยง DON กับทรัพยากรภายนอก และอาจถูกเรียกโดยโปรแกรมปฏิบัติการ อะแดปเตอร์ ตามที่เราจินตนาการไว้สำหรับ DONs คือ ลักษณะทั่วไปของอะแดปเตอร์ภายนอกใน Chainlink วันนี้ ในขณะที่อะแดปเตอร์ที่มีอยู่ โดยทั่วไปจะดึงข้อมูลจากแหล่งข้อมูลเท่านั้น อะแดปเตอร์อาจทำงานแบบสองทิศทาง ใน DONs พวกเขาอาจใช้ประโยชน์จากการคำนวณร่วมกันเพิ่มเติมโดยโหนด DON เพื่อให้บรรลุ คุณสมบัติเพิ่มเติม เช่น การเข้ารหัสรายงานเพื่อการใช้งานที่รักษาความเป็นส่วนตัวโดย ปฏิบัติการได้ เพื่อให้เข้าใจถึงการทำงานพื้นฐานของ DON รูปที่ 1 แสดงแนวคิดว่า DON อาจใช้เพื่อส่งรายงานไปยัง blockchain และทำให้ได้รับฟังก์ชัน oracle แบบดั้งเดิมที่มีอยู่ DONs สามารถให้คุณสมบัติเพิ่มเติมมากมาย นอกเหนือจากนั้น 1 “CIA triad” ของการรักษาความปลอดภัยข้อมูล [123, p. 26, §2.3.5]เครือข่ายที่มีอยู่ของ Chainlink ตัวอย่างเช่น ภายในโครงสร้างทั่วไปของรูปที่ 1 ปฏิบัติการสามารถบันทึกข้อมูลราคาสินทรัพย์ที่ดึงมาใน DON โดยใช้ข้อมูลดังกล่าวเพื่อ คำนวณ เช่น ค่าเฉลี่ยต่อท้ายสำหรับรายงาน รูปที่ 1: รูปแบบแนวคิดที่แสดงเป็นตัวอย่างว่า Oracle Network แบบกระจายอำนาจสามารถใช้งานฟังก์ชัน oracle พื้นฐานได้อย่างไร กล่าวคือ ถ่ายทอดข้อมูลนอกสายโซ่ไปยังสัญญา อ ปฏิบัติการได้ใช้อะแดปเตอร์เพื่อดึงข้อมูลลูกโซ่ซึ่งประมวลผลและส่งเอาต์พุต ผ่านอะแดปเตอร์อื่นไปยังเป้าหมาย blockchain (อะแดปเตอร์เริ่มต้นโดยโค้ดในไฟล์ DON แสดงด้วยกล่องสีน้ำเงินเล็กๆ ลูกศรแสดงทิศทางของการไหลของข้อมูลสำหรับสิ่งนี้ ตัวอย่างเฉพาะ) ไฟล์ปฏิบัติการสามารถอ่านและเขียนเพิ่มเติมไปยังท้องถิ่น DON ที่เก็บข้อมูลเพื่อรักษาสถานะและ/หรือสื่อสารกับโปรแกรมปฏิบัติการอื่น ๆ เครือข่าย การคำนวณ และพื้นที่เก็บข้อมูลที่ยืดหยุ่นใน DONs ทั้งหมดนี้แสดงไว้ที่นี่ ช่วยให้สามารถโฮสต์ของสิ่งใหม่ๆ ได้ การใช้งาน ประโยชน์หลักของ DONs คือความสามารถในการบูตบริการ blockchain ใหม่ DONส เป็นเครื่องมือที่เครือข่าย oracle ที่มีอยู่สามารถรองรับแอปพลิเคชันบริการได้อย่างรวดเร็ว ซึ่งในปัจจุบันจะต้องมีการสร้างเครือข่ายที่สร้างขึ้นตามวัตถุประสงค์ เราให้จำนวน ตัวอย่างการสมัครดังกล่าวในมาตรา 4 ในส่วนที่ 3 เราจะให้รายละเอียดเพิ่มเติมเกี่ยวกับ DONs โดยอธิบายความสามารถของพวกเขาใน เงื่อนไขของอินเทอร์เฟซที่นำเสนอต่อนักพัฒนาและผู้ใช้ 1.2 เป้าหมายการออกแบบที่สำคัญเจ็ดประการ ที่นี่เราจะทบทวนประเด็นสำคัญเจ็ดประการที่แจกแจงไว้ข้างต้นสำหรับวิวัฒนาการของ Chainlink กล่าวคือ:ไฮบริด smart contracts: หัวใจสำคัญของวิสัยทัศน์ของเราสำหรับ Chainlink คือแนวคิดเรื่องความปลอดภัย การรวมส่วนประกอบ on-chain และ of-chain ใน smart contracts เราอ้างถึงสัญญา การตระหนักถึงแนวคิดนี้เป็นแบบไฮบริด smart contracts หรือสัญญาแบบไฮบริด2 บล็อกเชนเป็นและจะยังคงมีบทบาทสำคัญสองประการในบริการแบบกระจายอำนาจต่อไป ระบบนิเวศ: ทั้งสองเป็นสถานที่ที่แสดงความเป็นเจ้าของสกุลเงินดิจิทัล และจุดยึดที่แข็งแกร่งสำหรับบริการแบบกระจายอำนาจ ดังนั้นสัญญาอัจฉริยะจึงต้องแสดงหรือดำเนินการบนลูกโซ่ แต่ความสามารถบนลูกโซ่นั้นมีจำกัดอย่างมาก หมดจด รหัสสัญญาออนไลน์ช้า มีราคาแพง และโดดเดี่ยว ไม่สามารถรับประโยชน์จากโลกแห่งความเป็นจริงได้ ข้อมูลและฟังก์ชันต่างๆ ที่ไม่สามารถทำได้บนห่วงโซ่ รวมถึงรูปแบบต่างๆ ของการคำนวณที่เป็นความลับ การสร้าง (หลอก) การสุ่มที่ปลอดภัย กับคนงานเหมือง / validator การจัดการ ฯลฯ เพื่อให้ smart contracts ตระหนักถึงศักยภาพสูงสุดของตน ดังนั้นจึงต้องอาศัย smart contracts ได้รับการออกแบบทางสถาปัตยกรรมด้วยสองส่วน: ส่วนแบบออนไลน์ (ซึ่งโดยปกติแล้วเราจะแสดงโดย SC) และส่วนของ of-chain ซึ่งเป็นไฟล์ปฏิบัติการที่ทำงานบน DON (ซึ่งโดยทั่วไปเราจะแสดงโดย ผู้บริหาร) เป้าหมายคือการบรรลุองค์ประกอบที่ปลอดภัยของฟังก์ชันออนไลน์ด้วย บริการ off-chain ที่หลากหลายซึ่ง DONs มุ่งหวังที่จะให้ได้ รวมกันทั้งสองส่วน ทำสัญญาแบบไฮบริด เรานำเสนอแนวคิดตามแนวคิดในรูปที่ 2 แล้ววันนี้ Chainlink บริการ 3 เช่น ฟีดข้อมูลและ VRF เปิดใช้งานอย่างอื่นไม่สำเร็จ smart contract แอปพลิเคชัน ตั้งแต่ DeFi ไปจนถึง NFTs ที่สร้างขึ้นอย่างเป็นธรรม ไปจนถึงการประกันภัยแบบกระจายอำนาจ ซึ่งเป็นก้าวแรกสู่กรอบการทำงานทั่วไปมากขึ้น เป็นบริการ Chainlink ขยายและเติบโตอย่างมีประสิทธิภาพมากขึ้นตามวิสัยทัศน์ของเราในเอกสารไวท์เปเปอร์นี้เช่นกัน พลังของ smart contract ระบบจะครอบคลุม blockchains ทั้งหมดหรือไม่ จุดเน้นหลักอีกหกประการของเราในเอกสารไวท์เปเปอร์นี้อาจถูกมองว่าเป็นการดำเนินการในบริการ ของสัญญาแรกที่ครอบคลุมหนึ่งในสัญญาไฮบริด โฟกัสเหล่านี้เกี่ยวข้องกับการลบสิ่งที่มองเห็นได้ ความซับซ้อนจากสัญญาแบบไฮบริด การสร้างบริการออฟเชนเพิ่มเติมที่เปิดใช้งาน การสร้างสัญญาไฮบริดที่มีความสามารถมากขึ้น และในกรณีของการลดความน่าเชื่อถือ จะเป็นการเสริมคุณสมบัติด้านความปลอดภัยที่ได้รับจากสัญญาแบบไฮบริด เราทิ้งความคิดไว้ ของสัญญาแบบผสมโดยนัยตลอดทั้งรายงาน แต่การรวมกันของ ตรรกะ MAINCHAIN ที่มี DON อาจถูกมองว่าเป็นสัญญาแบบไฮบริด ขจัดความซับซ้อนออกไป: DONs ได้รับการออกแบบมาเพื่อใช้การกระจายอำนาจ ระบบที่ง่ายสำหรับนักพัฒนาและผู้ใช้โดยการแยกเครื่องจักรที่มักจะซับซ้อนออกไป เบื้องหลังบริการอันทรงพลังและยืดหยุ่นของ DONs บริการ Chainlink ที่มีอยู่ มีคุณสมบัตินี้อยู่แล้ว ตัวอย่างเช่น ฟีดข้อมูลใน Chainlink ในปัจจุบันนำเสนออินเทอร์เฟซแบบ onchain ที่ไม่ต้องการให้นักพัฒนาเกี่ยวข้องกับรายละเอียดระดับโปรโตคอล เช่น วิธีการที่ OCR บังคับใช้การรายงานที่เป็นเอกฉันท์ระหว่าง 2แนวคิดเรื่องการจัดองค์ประกอบสัญญาแบบออนไลน์/ออฟเชนเกิดขึ้นก่อนหน้านี้ในข้อจำกัดต่างๆ แบบฟอร์ม เช่น ระบบเลเยอร์ 2, TEE-based blockchains [80] ฯลฯ เป้าหมายของเราคือการสนับสนุนและสรุป แนวทางเหล่านี้และรับรองว่าสามารถรวมการเข้าถึงข้อมูลแบบออฟไลน์และคีย์อื่นๆ oracle บริการ 3Chainlink บริการประกอบด้วยบริการและฟังก์ชันการกระจายอำนาจที่หลากหลายที่มีให้บริการผ่าน เครือข่าย นำเสนอโดยตัวดำเนินการโหนดจำนวนมากที่ประกอบด้วยเครือข่าย oracle ต่างๆ ทั่วทั้งระบบนิเวศรูปที่ 2: ภาพแนวความคิดที่แสดงองค์ประกอบสัญญาแบบออนไลน์ / ออฟเชน ก ไฮบริด smart contract 3⃝ประกอบด้วยองค์ประกอบเสริมสองส่วน: แบบออนไลน์ ส่วนประกอบ SC 1⃝ อาศัยอยู่บน blockchain และส่วนประกอบ off-chain exec 2⃝นั้น ดำเนินการบน DON DON ทำหน้าที่เป็นสะพานเชื่อมระหว่างทั้งสององค์ประกอบเช่นกัน เป็นการเชื่อมต่อสัญญาแบบไฮบริดกับทรัพยากรนอกเครือข่าย เช่น บริการบนเว็บ และอื่นๆ blockchains พื้นที่เก็บข้อมูลแบบกระจายอำนาจ ฯลฯ ชุดโหนดแบบกระจายอำนาจ DONs ก้าวไปอีกขั้นในแง่ที่ว่าพวกเขาขยาย ช่วงของบริการที่ Chainlink สามารถนำเสนอเลเยอร์นามธรรมให้กับนักพัฒนาได้ มาพร้อมกับอินเทอร์เฟซที่มีประสิทธิภาพสำหรับบริการระดับสูง เรานำเสนอตัวอย่างการใช้งานหลายตัวอย่างในส่วนที่ 4 ที่เน้นแนวทางนี้ เราจินตนาการถึงองค์กรต่างๆ ที่ใช้ DONs เป็นรูปแบบหนึ่งของมิดเดิลแวร์ที่ปลอดภัยเพื่อ เชื่อมต่อระบบเดิมกับ blockchains (ดูหัวข้อ 4.2.) การใช้ DONs นี้ช่วยลดความซับซ้อนของไดนามิก blockchain ทั่วไป (ค่าธรรมเนียม การจัดองค์กรใหม่ ฯลฯ) มันยัง สรุปคุณลักษณะเฉพาะของ blockchains ออกไป ซึ่งช่วยให้องค์กรต่างๆ สามารถเชื่อมต่อระบบที่มีอยู่กับอาร์เรย์ของระบบ blockchain ที่ขยายวงกว้างขึ้นเรื่อยๆ โดยไม่ต้อง ความต้องการความเชี่ยวชาญพิเศษในระบบเหล่านี้ หรือโดยทั่วไป ในการพัฒนาระบบกระจายอำนาจ ท้ายที่สุดแล้ว ความทะเยอทะยานของเราคือการผลักดันระดับของความเป็นนามธรรมที่ทำได้โดย Chainlink จนถึงขั้นนำสิ่งที่เราเรียกว่า metalayer แบบกระจายอำนาจไปใช้ ชั้นดังกล่าว จะสรุปความแตกต่างแบบ on-chain / of-chain สำหรับนักพัฒนาทุกระดับ และผู้ใช้ DApps ช่วยให้สามารถสร้างและใช้บริการกระจายอำนาจได้อย่างราบรื่นเพื่อให้กระบวนการพัฒนาง่ายขึ้น นักพัฒนาสามารถระบุฟังก์ชันการทำงานของ DApp ในเมตาเลเยอร์เป็นแอปพลิเคชันเสมือนในโมเดลเครื่องที่รวมเป็นหนึ่งเดียว พวกเขาทำได้ จากนั้นใช้คอมไพเลอร์แบบกระจายอำนาจ-metalayer เพื่อสร้างอินสแตนซ์ DApp โดยอัตโนมัติ ชุดของฟังก์ชันการกระจายอำนาจที่ทำงานร่วมกันซึ่งครอบคลุม blockchains, DONs และ บริการภายนอก (หนึ่งในบริการภายนอกเหล่านี้อาจเป็นระบบขององค์กร ทำให้ metalayer มีประโยชน์สำหรับแอปพลิเคชันที่เกี่ยวข้องกับระบบองค์กรแบบเดิม) การคอมไพล์นั้นคล้ายกับคอมไพเลอร์และชุดพัฒนาซอฟต์แวร์ (SDK) สมัยใหม่ สนับสนุนโปรแกรมเมอร์ทั่วไปในการใช้ฮาร์ดแวร์ที่ต่างกันอย่างเต็มศักยภาพ สถาปัตยกรรมที่ประกอบด้วย CPU เอนกประสงค์และฮาร์ดแวร์พิเศษ เช่น GPU ตัวเร่งความเร็วการเรียนรู้ของเครื่องจักรหรือวงล้อมที่เชื่อถือได้ รูปที่ 3 นำเสนอแนวคิดนี้ในระดับแนวความคิด ไฮบริด smart contracts เป็นก้าวแรกสู่วิสัยทัศน์นี้และแนวคิดที่เราเรียกว่าสัญญาเมตา สัญญา Meta คือแอปพลิเคชันที่เข้ารหัสบนการกระจายอำนาจ metalayer และรวมลอจิกออนเชนโดยปริยาย (smart contracts) เช่นเดียวกับการคำนวณและการเชื่อมต่อของเชนระหว่าง blockchains ต่างๆ และออฟเชนที่มีอยู่ บริการ เมื่อพิจารณาถึงความต้องการการสนับสนุนด้านภาษาและคอมไพเลอร์ โมเดลการรักษาความปลอดภัยใหม่ๆ และ การประสานกันทางแนวคิดและทางเทคนิคของเทคโนโลยีที่แตกต่างกัน อย่างไรก็ตาม การตระหนักรู้ ของ metalayer แบบกระจายอำนาจที่แท้จริงคือเป้าหมายอันทะเยอทะยานที่เราปรารถนาในระยะยาว ขอบฟ้าเวลา อย่างไรก็ตาม ยังเป็นแบบจำลองในอุดมคติที่เป็นประโยชน์ที่ควรคำนึงถึงขณะอ่าน บทความนี้ไม่ได้ให้รายละเอียดไว้ที่นี่ แต่เป็นสิ่งที่เราวางแผนจะมุ่งเน้นในการทำงานในอนาคต Chainlink. การปรับขนาด: เป้าหมายที่มีความสำคัญโดดเด่นในการออกแบบที่พัฒนาของเราคือการทำให้ เครือข่าย Chainlink เพื่อตอบสนองความต้องการในการปรับขนาดที่เพิ่มขึ้นของระบบนิเวศ blockchain ด้วยความแออัดของเครือข่ายกลายเป็นปัญหาซ้ำซากในการไม่ได้รับอนุญาตที่มีอยู่ blockchains [86] การออกแบบ blockchain ใหม่และมีประสิทธิภาพยิ่งขึ้นกำลังจะถูกนำมาใช้ เช่น [103, 120, 203] เช่นเดียวกับเทคโนโลยีการปรับขนาดเลเยอร์ 2 เสริม เช่น [5, 12, 121, 141, 169, 186, 187]. บริการของ Oracle จะต้องบรรลุถึงเวลาแฝงและทรูพุต ที่ตอบสนองความต้องการด้านประสิทธิภาพของระบบเหล่านี้พร้อมทั้งลดค่าธรรมเนียมออนไลน์ให้เหลือน้อยที่สุด (เช่น ค่าน้ำมัน) สำหรับผู้ดำเนินการตามสัญญาและผู้ใช้ทั่วไป ด้วย DONs, Chainlink ฟังก์ชันการทำงานมีจุดมุ่งหมายที่จะก้าวไปอีกขั้นและมอบประสิทธิภาพที่สูงเพียงพอสำหรับระบบบนเว็บล้วนๆ DONs ได้รับประสิทธิภาพการทำงานส่วนใหญ่จากการใช้โปรโตคอลฉันทามติที่รวดเร็ว ตามคณะกรรมการ หรือไม่ได้รับอนุญาต ซึ่งรวมเข้ากับ blockchains พวกเขาสนับสนุน เราคาดหวังว่า DONs จำนวนมากที่มีการกำหนดค่าต่างกันจะทำงานแบบขนาน DApps และผู้ใช้สามารถนำทางการแลกเปลี่ยนในตัวเลือกที่เป็นเอกฉันท์ ตามความต้องการใช้งาน DONs อาจถูกมองว่าเป็นเทคโนโลยีเลเยอร์ 2 เราคาดหวังว่าในหมู่ บริการอื่นๆ DONs จะสนับสนุน Transaction Execution Framework (TEF) ซึ่ง อำนวยความสะดวกในการบูรณาการที่มีประสิทธิภาพของ DONs และ oracles กับประสิทธิภาพสูงอื่น ๆ ระบบเลเยอร์ 2—เช่น rollups ระบบที่รวมธุรกรรมของห่วงโซ่เข้าด้วยกันเพื่อให้บรรลุ การปรับปรุงประสิทธิภาพ เราแนะนำ TEF ในส่วนที่ 6

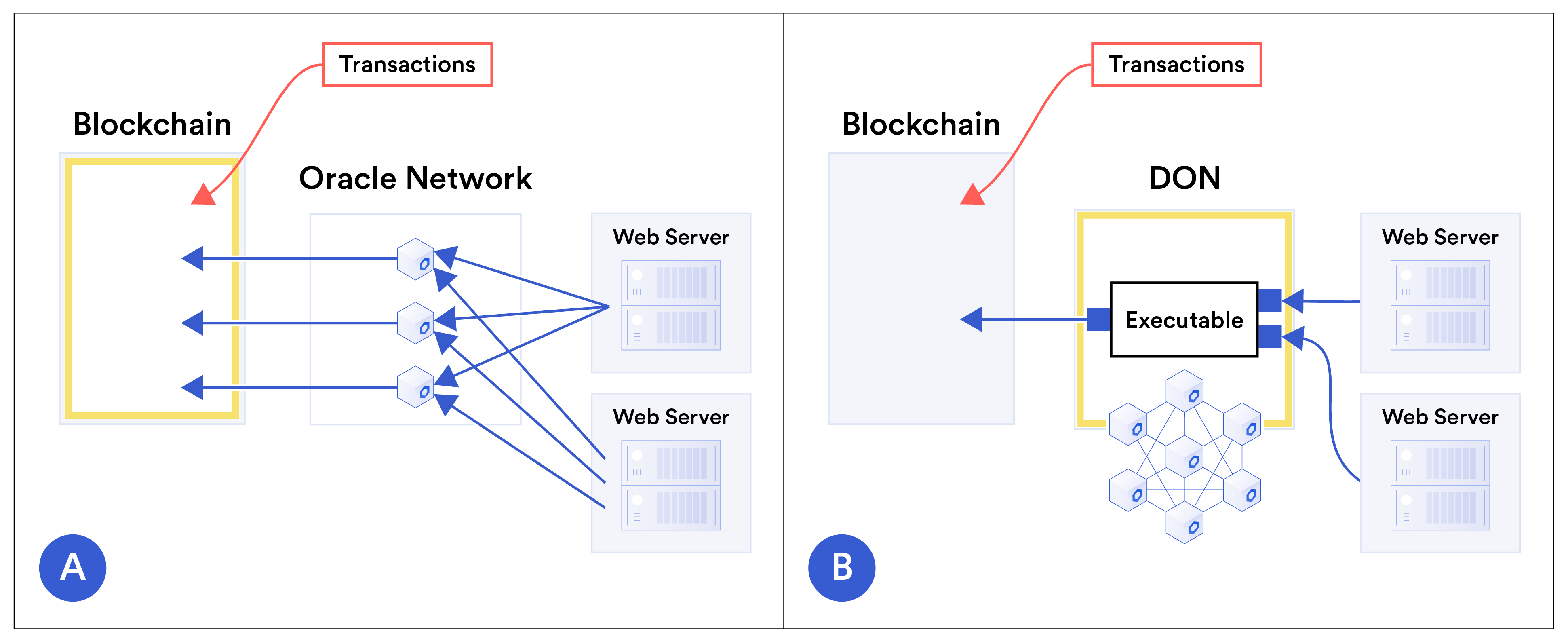

รูปที่ 3: รูปแบบแนวคิดที่แสดงให้เห็นถึงความตระหนักในอุดมคติของ metalayer ที่มีการกระจายอำนาจ สำหรับ ง่ายต่อการพัฒนา นักพัฒนาระบุ DApp ซึ่งเน้นด้วยสีชมพูเป็นเสมือน การประยุกต์ใช้ในโมเดลเครื่องจักรแบบครบวงจร คอมไพเลอร์แบบกระจายอำนาจ-metalayer จะสร้างฟังก์ชันการทำงานระหว่างกันที่สอดคล้องกันโดยอัตโนมัติ: smart contracts (แสดงแทน โดย SC), ตรรกะ (แสดงโดย exec) บน DONs, อะแดปเตอร์ที่เชื่อมต่อกับบริการภายนอกเป้าหมาย และอื่นๆ ตามที่ระบุไว้ในไฮไลต์สีเหลือง รูปที่ 4 แสดงแนวคิดว่า DONs ปรับปรุงมาตราส่วน blockchain (smart contract) อย่างไร โดยมุ่งเน้นธุรกรรมและ oracle-รายงานการประมวลผลของห่วงโซ่ แทนที่จะไปที่ โซ่ การเปลี่ยนแปลงในตำแหน่งหลักของการคำนวณนี้จะช่วยลดเวลาแฝงของธุรกรรมและ ค่าธรรมเนียมในขณะที่เพิ่มปริมาณการทำธุรกรรม การรักษาความลับ: บล็อกเชนให้ความโปร่งใสอย่างที่ไม่เคยมีมาก่อนสำหรับ smart contracts และแอปพลิเคชันที่พวกเขาตระหนัก แต่มีความตึงเครียดพื้นฐานระหว่างความโปร่งใสและการรักษาความลับ ตัวอย่างเช่น ในปัจจุบัน การแลกเปลี่ยนแบบกระจายอำนาจของผู้ใช้รูปที่ 4: ภาพแนวคิดที่แสดงให้เห็นว่า Oracle Networks แบบกระจายอำนาจปรับปรุงได้อย่างไร มาตราส่วนของ blockchain-เปิดใช้งาน smart contracts รูปที่ ก ⃝แสดง oracle แบบธรรมดา สถาปัตยกรรม ธุรกรรมจะถูกส่งโดยตรงไปยัง blockchain เช่นเดียวกับรายงาน oracle ดังนั้น blockchain ที่เน้นด้วยสีเหลืองจึงเป็นตำแหน่งหลักสำหรับการประมวลผลธุรกรรม รูปที่ B⃝แสดงการใช้ DON เพื่อรองรับสัญญาใน blockchain DON ประมวลผลธุรกรรมที่ปฏิบัติการได้พร้อมกับข้อมูลจากระบบภายนอกและส่งต่อ ผลลัพธ์—เช่น ธุรกรรมแบบรวมกลุ่มหรือการเปลี่ยนแปลงสถานะสัญญาอันเป็นผลมาจากผลของธุรกรรม—เป็น blockchain DON ที่เน้นด้วยสีเหลืองจึงเป็นตัวหลัก สถานที่สำหรับการประมวลผลธุรกรรม การดำเนินการจะถูกบันทึกไว้ในห่วงโซ่ ทำให้ง่ายต่อการตรวจสอบพฤติกรรมการแลกเปลี่ยน แต่ยังรวมถึง ทำให้ธุรกรรมทางการเงินของผู้ใช้ปรากฏต่อสาธารณะ ในทำนองเดียวกัน ข้อมูลจะถูกส่งต่อไปยังระบบอัจฉริยะ สัญญายังคงอยู่ในห่วงโซ่ ทำให้ข้อมูลดังกล่าวสามารถตรวจสอบได้อย่างสะดวก แต่ทำหน้าที่เป็น ความไม่จูงใจสำหรับผู้ให้บริการข้อมูลที่ต้องการมอบ smart contracts ด้วยความละเอียดอ่อนหรือ ข้อมูลที่เป็นกรรมสิทธิ์ เราเชื่อว่าเครือข่าย oracle จะมีบทบาทสำคัญในการกระตุ้นคนรุ่นต่อไป ระบบที่รวมความโปร่งใสโดยกำเนิดของ blockchains เข้ากับการปกป้องความลับแบบใหม่ ในบทความนี้ เราจะแสดงให้เห็นว่าพวกเขาจะทำเช่นนั้นได้อย่างไรโดยใช้แนวทางหลัก 3 ประการ: • อะแดปเตอร์ที่รักษาความลับ: สองเทคโนโลยีพร้อมการใช้งานตามแผน ในเครือข่ายของ Chainlink DECO [234] และ Town Crier [233] เปิดใช้งานโหนด oracle เพื่อ ดึงข้อมูลจากระบบลูกโซ่ในลักษณะที่ปกป้องความเป็นส่วนตัวและข้อมูลของผู้ใช้ การรักษาความลับ พวกเขาจะมีบทบาทสำคัญในการออกแบบอะแดปเตอร์สำหรับ DONs (ดูหัวข้อ 3.6.2 สำหรับรายละเอียดเกี่ยวกับเทคโนโลยีทั้งสองนี้) • การคำนวณที่เป็นความลับ: DONs สามารถปกปิดการคำนวณของตนจากการพึ่งพา blockchains การใช้การคำนวณแบบหลายฝ่ายที่ปลอดภัยและ/หรือสภาพแวดล้อมการดำเนินการที่เชื่อถือได้ ทำให้การรักษาความลับที่แข็งแกร่งยิ่งขึ้นยังสามารถทำได้ในโหนด DON ประมวลผลข้อมูลที่พวกเขาเองไม่สามารถมองเห็นได้

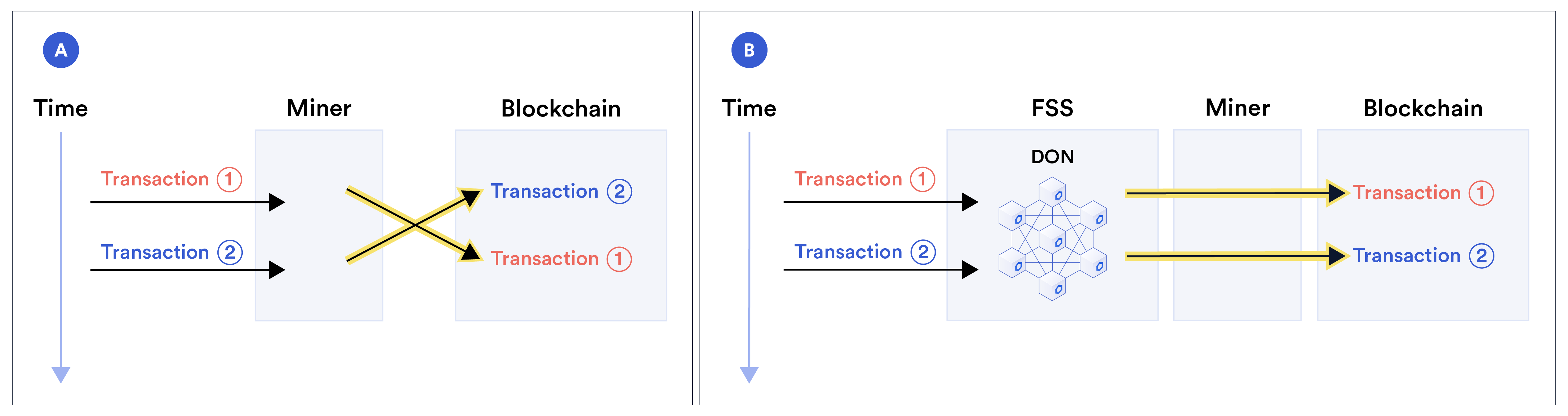

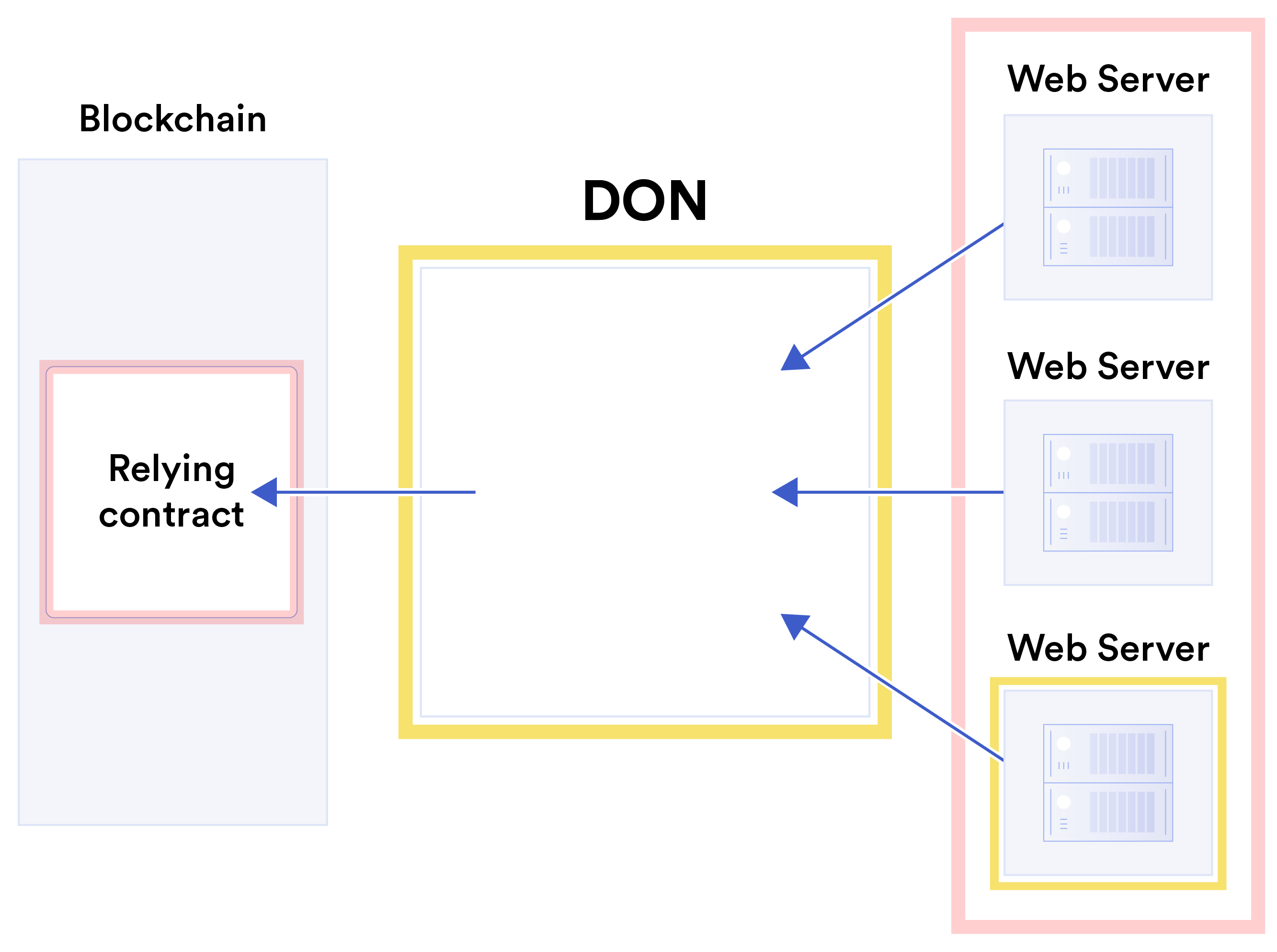

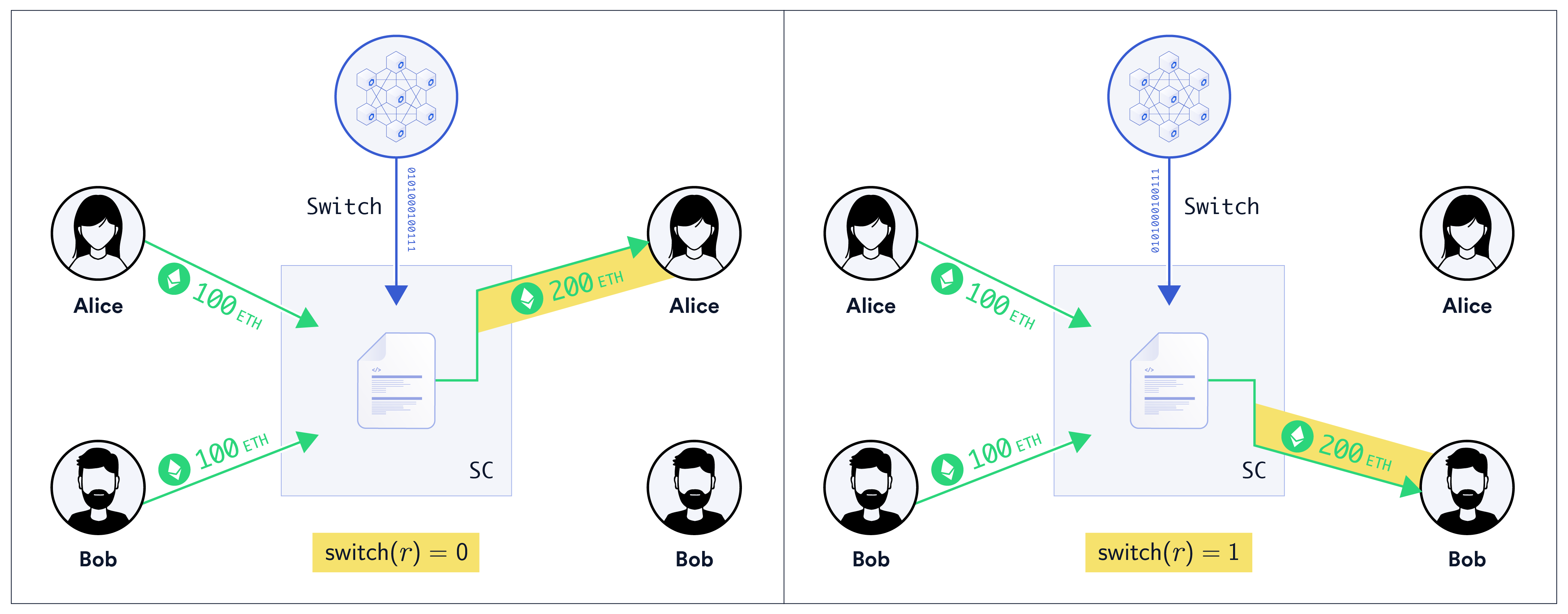

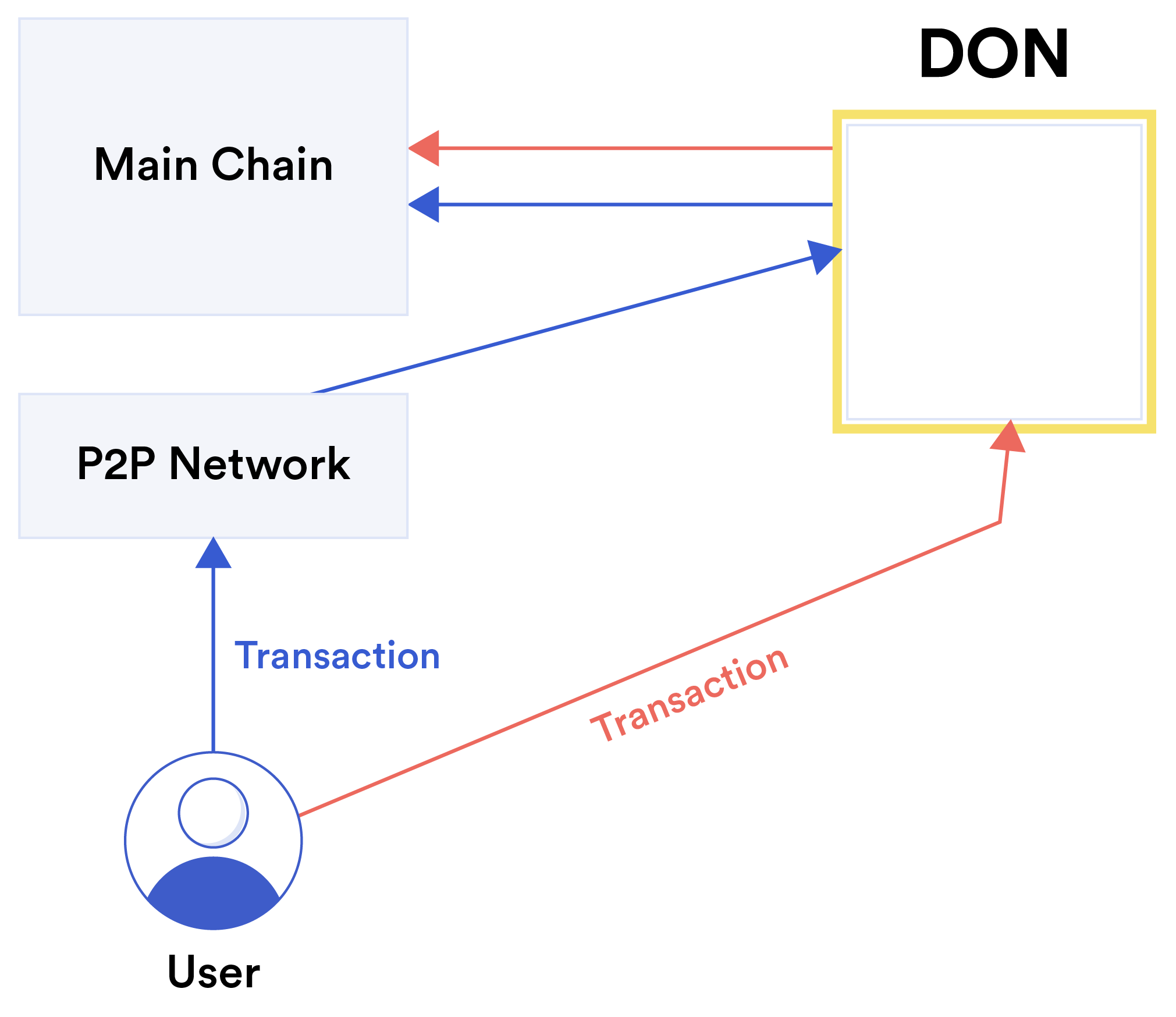

• รองรับระบบที่เป็นความลับเลเยอร์ 2: TEF ได้รับการออกแบบมาเพื่อรองรับระบบเลเยอร์ 2 ที่หลากหลาย ซึ่งหลายระบบใช้การพิสูจน์ความรู้แบบศูนย์เพื่อจัดเตรียม การรักษาความลับของธุรกรรมในรูปแบบต่างๆ เราจะหารือเกี่ยวกับแนวทางเหล่านี้ในส่วนที่ 3 (พร้อมรายละเอียดเพิ่มเติมในส่วนที่ 6 ภาคผนวก B.1 และภาคผนวก B.2) รูปที่ 5 นำเสนอมุมมองเชิงแนวคิดว่าข้อมูลที่ละเอียดอ่อนอาจไหลจากแหล่งภายนอกไปยัง smart contract ได้อย่างไรโดยใช้อะแดปเตอร์ที่รักษาความลับและ การคำนวณที่เป็นความลับใน DON รูปที่ 5: แผนภาพแนวคิดของการดำเนินการรักษาความลับใน DON บน ข้อมูลที่ละเอียดอ่อน (เน้นด้วยสีเหลือง) แหล่งข้อมูลที่ละเอียดอ่อน (วงกลมสีดำ) ในเว็บ เซิร์ฟเวอร์ถูกแยกไปยัง DON โดยใช้อะแดปเตอร์รักษาความลับ (สีน้ำเงิน เส้นลูกศรคู่) DON รับข้อมูลที่ได้รับ (วงกลมกลวง) จากอะแดปเตอร์เหล่านี้— ผลลัพธ์ของการใช้ฟังก์ชันหรือ เช่น การแบ่งปันความลับ กับแหล่งข้อมูลที่ละเอียดอ่อน ข้อมูล ไฟล์ปฏิบัติการบน DON อาจใช้การคำนวณที่เป็นความลับกับข้อมูลที่ได้รับ เพื่อสร้างรายงาน (วงกลมคู่) ซึ่งจะส่งผ่านอะแดปเตอร์ไปยัง blockchain เราเชื่อว่าเครื่องมืออันทรงพลังในการจัดการข้อมูลที่เป็นความลับจะเปิดกว้างในภาพรวม ช่วงของการใช้งาน ในบรรดาสิ่งเหล่านี้ ได้แก่ การเงินแบบกระจายอำนาจส่วนตัว (และแบบรวมศูนย์) การระบุตัวตนแบบกระจายอำนาจ การให้กู้ยืมแบบออนไลน์โดยใช้เครดิต และมีประสิทธิภาพมากขึ้นและ โปรโตคอลการรู้จักลูกค้าและการรับรองที่เป็นมิตรกับผู้ใช้ ดังที่เราอภิปรายในหัวข้อที่ 4 ความเป็นธรรมในการทำธุรกรรม: การออกแบบ blockchain ของวันนี้มีความสกปรกเล็กน้อย ความลับแบบเปิด: พวกมันถูกรวมศูนย์ไว้ชั่วคราว นักขุดและ validators สามารถสั่งซื้อทรานส์-การกระทำตามที่พวกเขาเลือก ลำดับธุรกรรมสามารถถูกจัดการโดยผู้ใช้ได้เช่นกัน ฟังก์ชั่นของค่าธรรมเนียมเครือข่ายที่พวกเขาจ่าย (เช่น ราคาน้ำมันใน Ethereum) และบางส่วน ขอบเขตโดยใช้ประโยชน์จากการเชื่อมต่อเครือข่ายที่รวดเร็ว การจัดการดังกล่าวสามารถทำได้ เช่น อยู่ในรูปแบบของ front-running ซึ่งมีบทบาทเชิงกลยุทธ์ เช่น นักขุดแร่ สังเกตธุรกรรมของผู้ใช้และแทรกธุรกรรมแสวงหาผลประโยชน์ของตนเองลงในรายการก่อนหน้า ตำแหน่งในบล็อกเดียวกัน - ขโมยเงินจากผู้ใช้อย่างมีประสิทธิภาพโดยใช้ประโยชน์จากความรู้ขั้นสูงเกี่ยวกับธุรกรรมของผู้ใช้ ตัวอย่างเช่น บอทอาจวางคำสั่งซื้อ ก่อนผู้ใช้ จากนั้นจึงสามารถใช้ประโยชน์จากการเพิ่มขึ้นของราคาสินทรัพย์ที่เกิดจาก การค้าของผู้ใช้ ดำเนินการล่วงหน้าโดยบอทบางตัวที่เป็นอันตรายต่อผู้ใช้ทั่วไป—คล้ายกับความถี่สูง การซื้อขายบนวอลล์สตรีท—แพร่หลายอยู่แล้วและมีการบันทึกไว้อย่างดี [90] เช่นเดียวกับที่เกี่ยวข้อง การโจมตีเช่น back-running [159] และการเลียนแบบธุรกรรมอัตโนมัติ [195] ข้อเสนอเพื่อจัดระบบการแสวงประโยชน์ตามคำสั่งโดยนักขุดยังปรากฏให้เห็นเมื่อเร็วๆ นี้ [110] เทคโนโลยีเลเยอร์ 2 เช่น rollups ไม่สามารถแก้ปัญหาได้ แต่เป็นเพียงการรวมศูนย์อีกครั้ง การสั่งซื้อ โดยวางไว้ในมือของเอนทิตีที่สร้าง rollup เป้าหมายประการหนึ่งของเราคือการแนะนำ Chainlink บริการที่เรียกว่า Fair Sequencing บริการ (FSS) [137] FSS ช่วยให้นักออกแบบ smart contract รับประกันการสั่งซื้อที่ยุติธรรมสำหรับพวกเขา และหลีกเลี่ยงการโจมตีแบบ front-runing, back-running และที่เกี่ยวข้องกับธุรกรรมของผู้ใช้ รวมถึงธุรกรรมประเภทอื่นๆ เช่น oracle การส่งรายงาน เอฟเอสเอส ช่วยให้ DON นำแนวคิดต่างๆ ไปใช้ เช่น แนวคิดที่เข้มงวดและชั่วคราวเกี่ยวกับความเป็นระเบียบเรียบร้อยที่นำมาใช้ใน [144] FSS ยังสามารถลดเครือข่ายของผู้ใช้ได้อีกด้วย ค่าธรรมเนียม (เช่น ค่าน้ำมัน) โดยสรุป ใน FSS ธุรกรรมจะผ่าน DON แทนที่จะเผยแพร่โดยตรงไปยังเป้าหมาย smart contract DON สั่งธุรกรรมแล้วส่งต่อ พวกเขาเป็นไปตามสัญญา รูปที่ 6: ตัวอย่างว่า FSS มีประโยชน์อย่างไร มะเดื่อ ก ⃝แสดงให้เห็นว่านักขุดใช้ประโยชน์จากมันอย่างไร อำนาจรวมศูนย์ในการทำธุรกรรมการสั่งซื้ออาจสลับคู่ของการทำธุรกรรม: ธุรกรรม 1⃝ มาถึงก่อน 2⃝ แต่คนขุดแร่จะเรียงลำดับตามหลัง 2⃝ แทน ในทางตรงกันข้าม รูปที่ B⃝แสดง DON กระจายอำนาจกระบวนการสั่งซื้อระหว่างโหนด DON อย่างไร ถ้าครบองค์ประชุม โหนดที่แท้จริงได้รับ 1⃝ก่อน 2⃝, FSS จะทำให้ 1⃝ปรากฏก่อน 2⃝บนลูกโซ่— ป้องกันไม่ให้นักขุดเรียงลำดับใหม่โดยการแนบหมายเลขลำดับที่บังคับใช้ตามสัญญา รูปที่ 6 เปรียบเทียบการขุดมาตรฐานกับ FSS มันแสดงให้เห็นว่าในการทำเหมืองแบบมาตรฐานกระบวนการสั่งซื้อธุรกรรมจะรวมศูนย์กับผู้ขุดและขึ้นอยู่กับ การยักย้าย เช่น การเรียงลำดับธุรกรรมคู่ใหม่ที่เกี่ยวข้องกับการมาถึง ครั้ง ในทางตรงกันข้าม ใน FSS กระบวนการจะมีการกระจายอำนาจระหว่างโหนด DON สมมุติ องค์ประชุมของโหนดที่ซื่อสัตย์ FSS ช่วยบังคับใช้นโยบาย เช่น การสั่งซื้อชั่วคราว การทำธุรกรรมลดโอกาสในการจัดการโดยนักขุดและหน่วยงานอื่น ๆ นอกจากนี้ เนื่องจากผู้ใช้ไม่จำเป็นต้องแข่งขันเพื่อสั่งซื้อพิเศษตามราคาน้ำมัน พวกเขาสามารถจ่ายราคาน้ำมันที่ค่อนข้างต่ำได้ (ในขณะที่ธุรกรรมจาก DON สามารถแบทช์ได้ เพื่อประหยัดน้ำมัน) การลดความน่าเชื่อถือ: เป้าหมายทั่วไปของเราในการออกแบบ DONs คือการอำนวยความสะดวกอย่างมาก ชั้นการสนับสนุนที่เชื่อถือได้สำหรับ smart contracts และระบบที่ขึ้นอยู่กับ oracle อื่นๆ โดยการกระจายอำนาจ เครื่องมือการเข้ารหัส และการค้ำประกันทางเศรษฐกิจแบบเข้ารหัส A DON มีการกระจายอำนาจ และผู้ใช้สามารถเลือกจาก DON ใดๆ ที่มีอยู่ที่ รองรับเชนหลักที่พวกเขาต้องการใช้งานหรือวางไข่เพิ่มเติม DONs กับคณะกรรมการของโหนดที่พวกเขาไว้วางใจ อย่างไรก็ตาม สำหรับบางแอปพลิเคชัน โดยเฉพาะ smart contracts ผู้ใช้ Chainlink อาจ นิยมใช้โมเดลความน่าเชื่อถือที่ปฏิบัติต่อเชนหลักที่ได้รับการสนับสนุนจาก DON ว่าน่าเชื่อถือมากกว่า กว่า DON เอง สำหรับผู้ใช้ดังกล่าว เรามีหรือวางแผนที่จะรวมเข้ากับ สถาปัตยกรรมของเครือข่าย Chainlink กลไกจำนวนหนึ่งที่เปิดใช้งานสัญญา บนสายโซ่หลักเพื่อเสริมสร้างการประกันความปลอดภัยที่จัดทำโดย DONs ในขณะที่อยู่ที่ ในขณะเดียวกันก็บังคับใช้การป้องกันความเป็นไปได้ของแหล่งข้อมูลที่เสียหาย เช่น เว็บเซิร์ฟเวอร์ที่ DON รับข้อมูล เราอธิบายกลไกเหล่านี้ในมาตรา 7 โดยอยู่ภายใต้หัวข้อหลัก 5 หัวข้อ: • การรับรองความถูกต้องแหล่งข้อมูล: เครื่องมือที่ช่วยให้ผู้ให้บริการข้อมูลสามารถลงนามแบบดิจิทัล ข้อมูลของพวกเขาและด้วยเหตุนี้จึงเสริมสร้างห่วงโซ่การดูแลระหว่างต้นทางและ อาศัยสัญญา • DON รายงานส่วนน้อย: แฟล็กที่ออกโดยส่วนย่อยของโหนด DON ที่ สังเกตเห็นความผิดพลาดส่วนใหญ่ใน DON • รางป้องกัน: ตรรกะบนสายโซ่หลักที่ตรวจจับสภาวะผิดปกติและการหยุดชั่วคราว หรือระงับการดำเนินสัญญา (หรือเรียกใช้การแก้ไขอื่น ๆ ) • การกำกับดูแลที่ลดความน่าเชื่อถือ: การใช้การอัปเดตทีละน้อยเพื่ออำนวยความสะดวกในการตรวจสอบชุมชน ตลอดจนการแทรกแซงฉุกเฉินแบบกระจายอำนาจเพื่อความรวดเร็ว การตอบสนองต่อความล้มเหลวของระบบ • การรับรองความถูกต้องเอนทิตีแบบกระจายอำนาจ: การใช้โครงสร้างพื้นฐานคีย์สาธารณะ (PKI) เพื่อ ระบุเอนทิตีในเครือข่าย Chainlink รูปที่ 7 นำเสนอแผนผังแนวคิดของเป้าหมายการลดความไว้วางใจของเรา การรักษาความปลอดภัยตามสิ่งจูงใจ (เศรษฐกิจเข้ารหัส): การกระจายอำนาจของการสร้างรายงานทั่วทั้งโหนด oracle ช่วยให้มั่นใจในความปลอดภัย แม้ว่าบางโหนดจะเสียหายก็ตาม

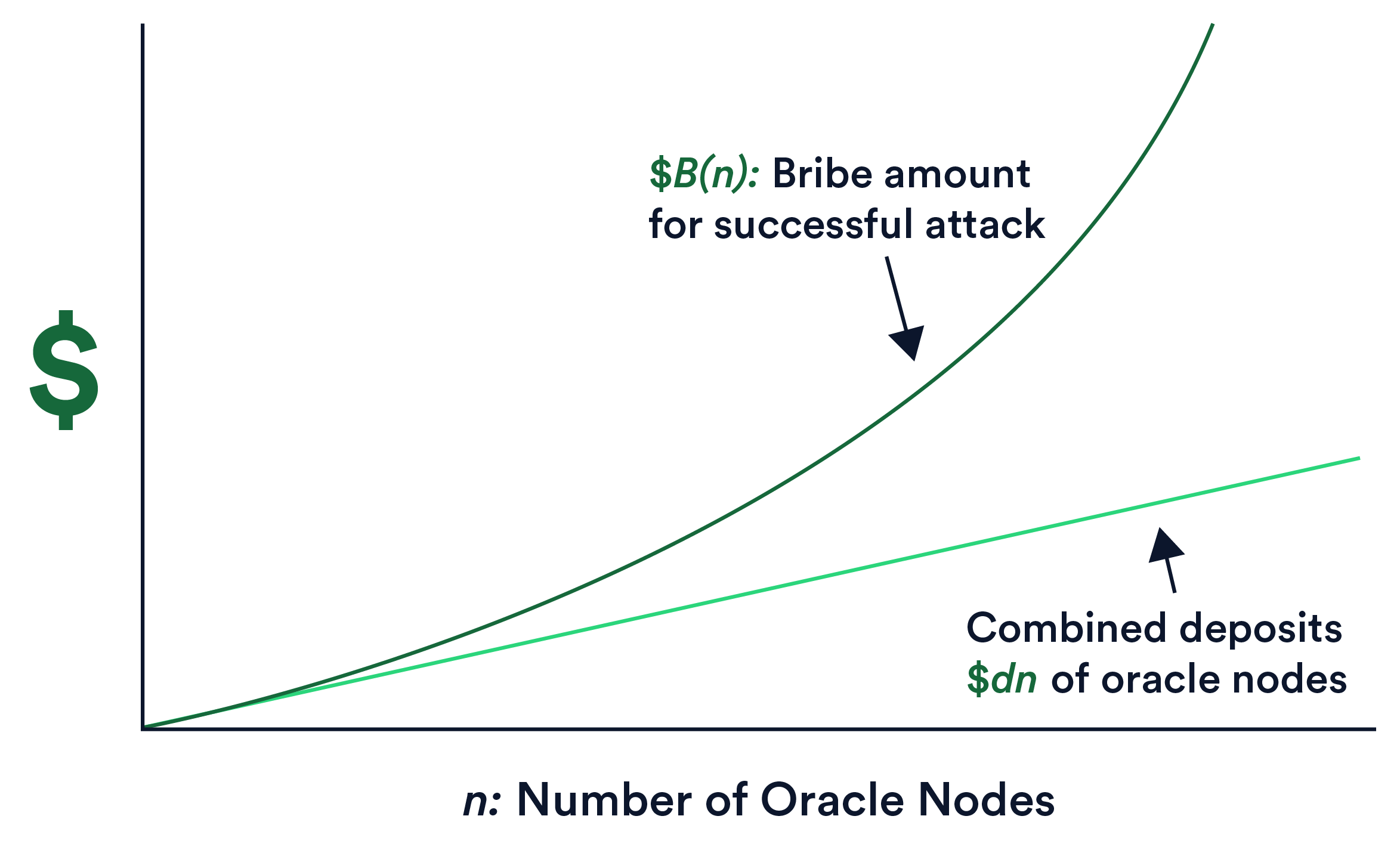

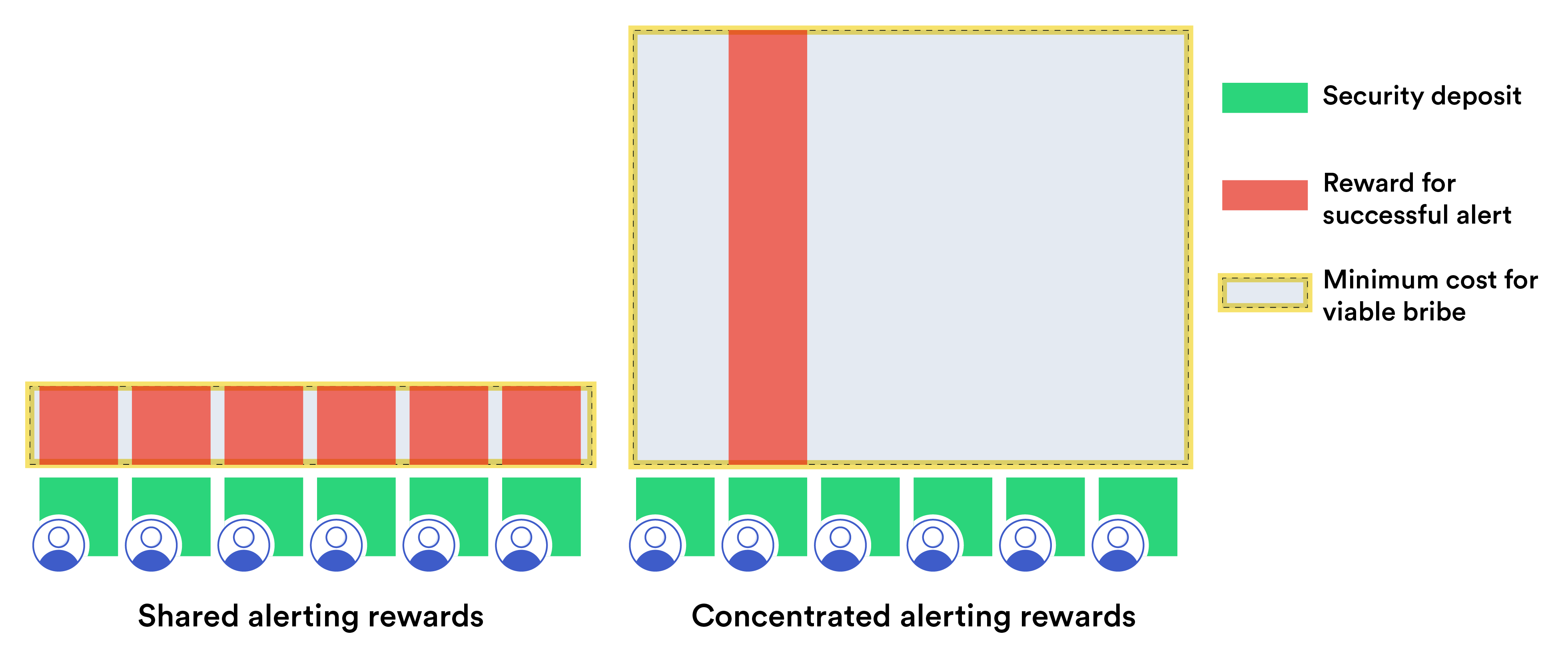

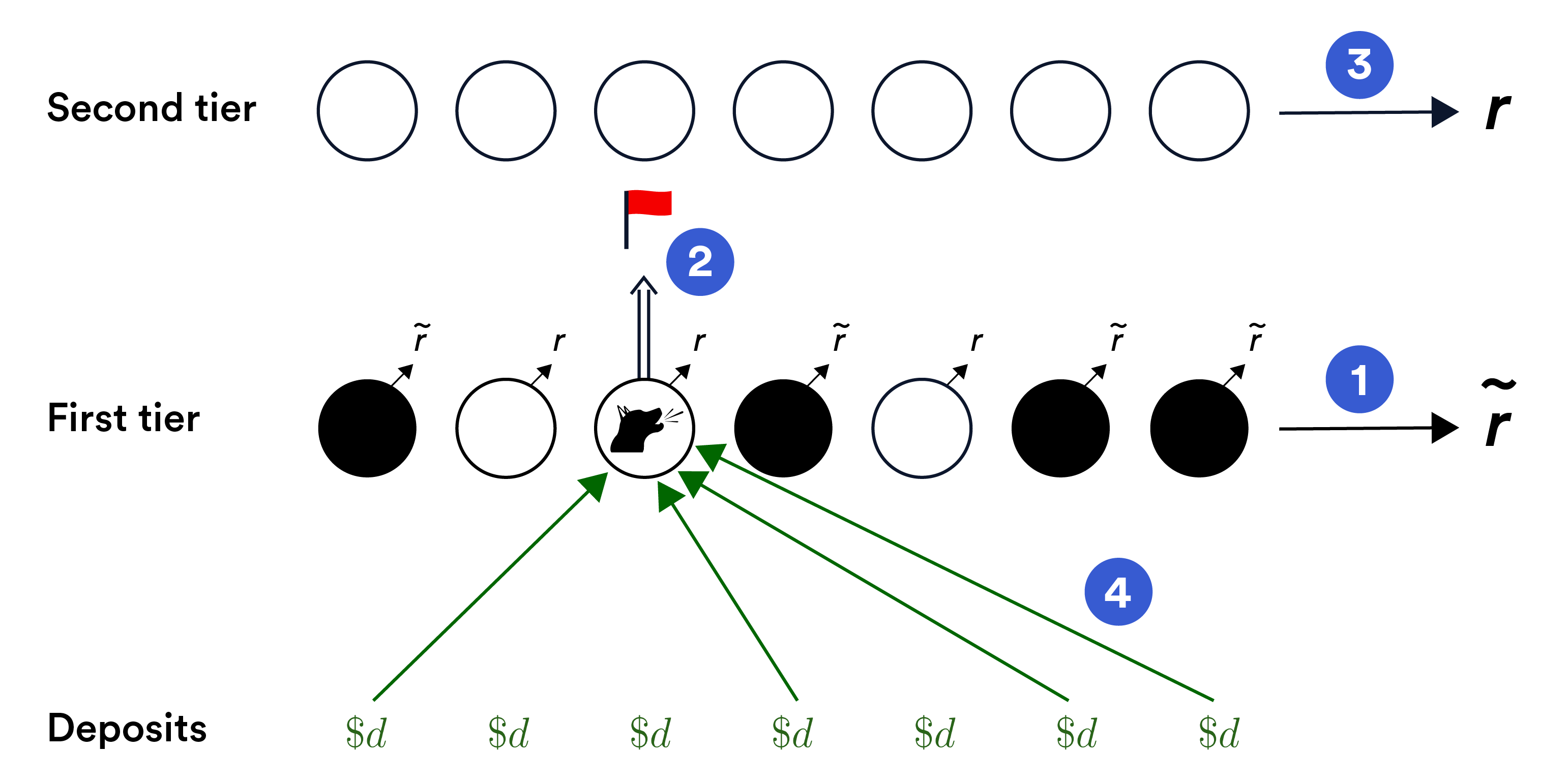

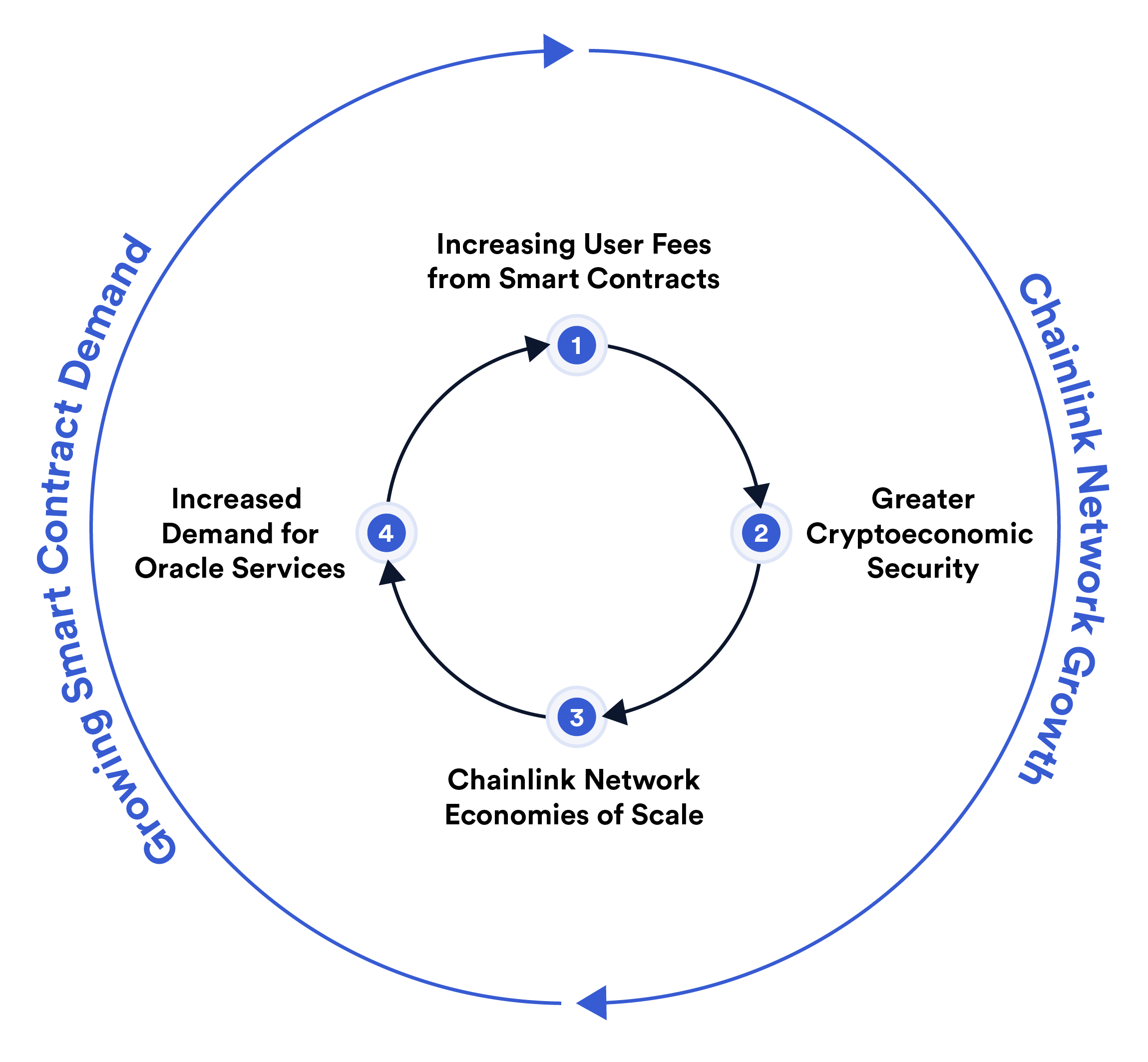

รูปที่ 7: การแสดงแนวคิดเป้าหมายการลดความไว้วางใจของ Chainlink ซึ่งก็คือ ลดความจำเป็นของผู้ใช้สำหรับพฤติกรรมที่ถูกต้องของ DON และแหล่งข้อมูล เช่น เว็บ เซิร์ฟเวอร์ ไฮไลท์สีเหลืองในรูปบ่งบอกถึงตำแหน่งการลดความไว้วางใจ: DON และ ชุดเว็บเซิร์ฟเวอร์ส่วนบุคคลหรือส่วนน้อย ไฮไลท์สีชมพูบ่งบอกถึงส่วนประกอบของระบบ ที่มีความน่าเชื่อถือสูงโดยสมมติฐาน: สัญญาใน blockchain และส่วนใหญ่ ของเว็บเซิร์ฟเวอร์ กล่าวคือ เว็บเซิร์ฟเวอร์โดยรวม สิ่งสำคัญไม่แพ้กันคือต้องแน่ใจว่าโหนดมีแรงจูงใจทางการเงินเพื่อให้ทำงานได้อย่างถูกต้อง การปักหลัก เช่น กำหนดให้โหนดต้องจัดเตรียมการฝากเงินของ LINK และการตัดอย่างเจ็บแสบ (ยึด) เงินฝากเหล่านี้ในกรณีที่ประพฤติตัวไม่เหมาะสม จะมีบทบาทสำคัญใน Chainlink เป็นการออกแบบสิ่งจูงใจที่สำคัญที่ใช้อยู่แล้วใน blockchains จำนวนหนึ่ง เช่น [81, 103, 120, 204] อย่างไรก็ตาม การปักหลักใน Chainlink ดูแตกต่างอย่างมากจาก staking ในแบบสแตนด์อโลน blockchainส. การปักหลักใน blockchains มีจุดมุ่งหมายเพื่อป้องกันการโจมตีโดยความเห็นพ้องต้องกัน มันมี เป้าหมายที่แตกต่างใน Chainlink: เพื่อให้แน่ใจว่ามีการส่งรายงาน oracle ที่ถูกต้องทันเวลา ระบบ staking ที่ออกแบบมาอย่างดีสำหรับเครือข่าย oracle ควรทำให้เกิดการโจมตี เช่น การติดสินบน ไม่เป็นประโยชน์สำหรับฝ่ายตรงข้าม แม้ว่าเป้าหมายจะเป็น smart contract ที่มีค่าสูง มูลค่าทางการเงิน ในบทความนี้ เรานำเสนอแนวทางทั่วไปสำหรับ staking ใน Chainlink ด้วยสามคีย์ นวัตกรรม:1. โมเดลฝ่ายตรงข้ามที่ทรงพลังซึ่งครอบคลุมการโจมตีที่ถูกมองข้ามที่มีอยู่ แนวทาง ตัวอย่างหนึ่งคือสิ่งที่เราเรียกว่าการติดสินบนในอนาคต นี่คือรูปแบบหนึ่งของ การติดสินบนที่กำหนดว่าโหนดใดจะได้รับสินบนตามเงื่อนไข เช่น มีการรับประกันสินบนล่วงหน้าให้กับโหนดที่กลไก staking เลือกที่ สุ่มสำหรับบทบาทเฉพาะ (เช่น การกระตุ้นให้มีการตัดสินรายงาน) 2. ผลกระทบแบบซุปเปอร์เชิงเส้น staking หมายความว่าอย่างไม่เป็นทางการที่จะประสบความสำเร็จ ฝ่ายตรงข้ามต้องมีงบประมาณ $B มากกว่าเงินฝากรวมของ oracle ทั้งหมด โหนด แม่นยำยิ่งขึ้น เราหมายถึงว่าในฐานะฟังก์ชันของ n \(B(n) ≫\)dn ใน เครือข่ายของ n oracle โหนดแต่ละโหนดด้วยจำนวนเงินฝากคงที่ $d (อย่างเป็นทางการมากขึ้น \(B(n) is asymptotically larger in n than \)dn) รูปที่ 8 ให้มุมมองแนวความคิดของ คุณสมบัตินี้ 3. กรอบงานสิ่งจูงใจโดยนัย (IIF) ซึ่งเป็นโมเดลสิ่งจูงใจที่เราได้คิดค้นขึ้น ครอบคลุมสิ่งจูงใจที่วัดผลได้เชิงประจักษ์ นอกเหนือจากการฝากที่ชัดเจน staking กองทุน รวมถึงโอกาสค่าธรรมเนียมในอนาคตของโหนด IIF ขยายแนวคิดเรื่อง เดิมพันเกินกว่าเงินฝากโหนดที่ชัดเจน รูปที่ 8: แผนภาพแนวคิดที่แสดงมาตราส่วนซุปเปอร์เชิงเส้นใน Chainlink staking ที่ สินบน $B(n) ที่ฝ่ายตรงข้ามต้องการจะเติบโตเร็วกว่าใน n มากกว่าเงินฝากรวม $dn ของโหนด oracle ทั้งหมด เราแสดงให้เห็นว่า IIF และ super-linear staking ส่งผลกระทบร่วมกันและกระตุ้นให้เกิดสิ่งที่เราเป็นอย่างไร เรียกวงจรความมั่นคงทางเศรษฐกิจที่ดีสำหรับเครือข่าย oracle เมื่อมีผู้ใช้ใหม่เข้ามา

ระบบ ซึ่งเพิ่มรายได้ที่เป็นไปได้ในอนาคตจากการรันโหนด Chainlink ต้นทุนส่วนเพิ่มของความมั่นคงทางเศรษฐกิจลดลงสำหรับผู้ใช้ในปัจจุบันและอนาคต ในระบอบการปกครองของ ความต้องการที่ยืดหยุ่น ต้นทุนที่ลดลงนี้จูงใจผู้ใช้เพิ่มเติมให้ใช้ประโยชน์จาก เครือข่ายที่สืบทอดมาอย่างต่อเนื่องในวงจรคุณธรรมที่ต่อเนื่อง หมายเหตุ: แม้ว่าเอกสารไวท์เปเปอร์นี้จะสรุปองค์ประกอบที่สำคัญของวิสัยทัศน์ของเราเกี่ยวกับวิวัฒนาการของ Chainlink แต่ก็ไม่เป็นทางการและมีรายละเอียดเฉพาะด้านเทคนิคเพียงเล็กน้อย เราวางแผนที่จะ เผยแพร่เอกสารทางเทคนิคที่มุ่งเน้นเกี่ยวกับคุณลักษณะและแนวทางเพิ่มเติมเมื่อมีการพัฒนา นอกจากนี้ สิ่งสำคัญคือต้องเน้นย้ำว่ามีองค์ประกอบหลายอย่างของวิสัยทัศน์ที่นำเสนอ ที่นี่ (การปรับปรุงขนาด เทคโนโลยีการรักษาความลับ FSS ฯลฯ) สามารถและจะเป็นได้ ปรับใช้ในรูปแบบเบื้องต้นก่อนที่ DONs ขั้นสูงจะกลายเป็นคุณสมบัติพื้นฐานของ Chainlink. 1.3 องค์กรของบทความนี้ เรานำเสนอรูปแบบการรักษาความปลอดภัยและสัญลักษณ์ของเราในส่วนที่ 2 และร่างโครงร่างการกระจายอำนาจ Oracle Network API ในส่วนที่ 3 ในส่วนที่ 4 เราจะนำเสนอตัวอย่างจำนวนหนึ่ง แอปพลิเคชันที่ DONs มีแพลตฟอร์มการปรับใช้ที่น่าดึงดูด ผู้อ่านสามารถ เรียนรู้แนวคิดหลักส่วนใหญ่ของบทความนี้โดยการอ่านจนถึงจุดนี้ ส่วนที่เหลือของกระดาษมีรายละเอียดเพิ่มเติม เราอธิบายการจัดลำดับอย่างยุติธรรม บริการ (FSS) ในส่วนที่ 5 และกรอบการดำเนินการธุรกรรม (TEF) ในส่วนที่ 6 เราอธิบายแนวทางของเราในการลดความน่าเชื่อถือในส่วนที่ 7 เราพิจารณาบางประการ ข้อกำหนดการปรับใช้ DON ที่สำคัญ ได้แก่ การเปิดตัวคุณลักษณะเพิ่มเติม สมาชิกบัญชีแยกประเภทแบบไดนามิก และความรับผิดชอบในส่วนที่ 8 สุดท้ายนี้ ในส่วนที่ 9 เราให้ ภาพรวมของแนวทางการพัฒนาของเราในการออกแบบสิ่งจูงใจ เราสรุปไว้ในส่วนที่ 10 เราเพื่อช่วยผู้อ่านที่มีความคุ้นเคยกับแนวคิดในบทความนี้อย่างจำกัด ให้อภิธานศัพท์ในภาคผนวก A เราจะนำเสนอรายละเอียดเพิ่มเติมเกี่ยวกับอินเทอร์เฟซ DON และฟังก์ชันการทำงานในภาคผนวก B และแสดงตัวอย่างอะแดปเตอร์บางส่วนในภาคผนวก C ในภาคผนวก D เราอธิบายการเข้ารหัสลับแบบดั้งเดิมสำหรับแหล่งข้อมูลที่ลดความน่าเชื่อถือ การรับรองความถูกต้องที่เรียกว่าลายเซ็นการทำงาน และแนะนำรูปแบบใหม่ที่เรียกว่าลายเซ็นการทำงานแบบแยกส่วน เราหารือเกี่ยวกับข้อพิจารณาบางประการที่เกี่ยวข้องกับคณะกรรมการ การเลือกสำหรับ DONs ในภาคผนวก F

รูปแบบและเป้าหมายด้านความปลอดภัย

Oracle Network แบบกระจายอำนาจเป็นระบบกระจายอำนาจที่โดดเด่นซึ่งเราคาดหวังไว้ ในขั้นแรกให้ดำเนินการโดยทั่วไป—ถึงแม้จะไม่จำเป็น—โดยคณะกรรมการก็ตาม โปรโตคอลฉันทามติและดำเนินการโดยชุดของโหนด oracle DON ได้รับการออกแบบมาเป็นหลัก เพื่อเพิ่มความสามารถของ smart contract บนเชนหลักด้วยรายงาน oracle และบริการอื่น ๆ แต่สามารถให้บริการสนับสนุนแบบเดียวกันนั้นกับระบบที่ไม่ใช่ blockchain อื่น ๆ ได้ และดังนั้นจึงไม่จำเป็นต้องเชื่อมโยงกับสายโซ่หลักเฉพาะ

โมเดลและคุณสมบัติที่เราพิจารณาจึงไม่ขึ้นอยู่กับการใช้งานเป็นส่วนใหญ่ แอปพลิเคชันเฉพาะของ DON 2.1 รูปแบบสถาปัตยกรรมปัจจุบัน สิ่งสำคัญคือต้องเน้นว่า Chainlink วันนี้ไม่ใช่บริการแบบเสาหิน แต่เป็นบริการ กรอบการทำงานที่ไม่ได้รับอนุญาตซึ่งสามารถเปิดตัวที่แตกต่างและเป็นอิสระได้ เครือข่ายของโหนด oracle [77] เครือข่ายมีชุดตัวดำเนินการโหนดที่ต่างกันและ การออกแบบ นอกจากนี้ยังอาจแตกต่างในแง่ของประเภทของบริการที่พวกเขาให้ซึ่งสามารถทำได้ รวมถึง เช่น ฟีดข้อมูล หลักฐานการสำรอง การสุ่มที่ตรวจสอบได้ และอื่นๆ อื่นๆ ความแตกต่างอาจรวมถึงระดับของการกระจายอำนาจ ขนาดของเครือข่ายในแง่ของ ค่าล็อคที่รองรับ และพารามิเตอร์ระดับบริการต่างๆ เช่น ความถี่ของข้อมูล และความแม่นยำ โมเดลที่ไม่ได้รับอนุญาตของ Chainlink ส่งเสริมการเติบโตของระบบนิเวศที่ซึ่ง ผู้ให้บริการมีความเชี่ยวชาญในบริการที่พวกเขาสามารถจัดหาให้แก่ชุมชนได้ดีที่สุด นี้ โมเดลมีแนวโน้มที่จะส่งผลให้ต้นทุนต่อผู้ใช้ลดลงและคุณภาพการบริการสูงกว่าโมเดล ที่ต้องใช้โหนดและเครือข่ายทั้งหมดเพื่อให้บริการอย่างเต็มรูปแบบ ที่สามารถส่งต่อไปสู่การนำบริการต่างๆ มาใช้ทั่วทั้งระบบได้อย่างง่ายดาย ตัวส่วนร่วมของทรัพยากรที่มีให้กับโหนด ในขณะที่ Chainlink พัฒนาไปสู่การออกแบบที่ใช้ DON ใน Chainlink 2.0 เรายังคงดำเนินการต่อไป สนับสนุนรูปแบบของกรอบการทำงานแบบเปิดที่ไม่ได้รับอนุญาต โดยคำนึงถึงเป้าหมายของ มอบทางเลือกบริการที่หลากหลายให้กับผู้ใช้ทั่วโลกซึ่งส่งผลให้เกิดการจับคู่ที่ดีที่สุด ด้วยข้อกำหนดการใช้งานเฉพาะ 2.2 สมมติฐานที่เป็นเอกฉันท์ เราใช้คำว่า Decentralized Oracle Network เพื่อรวมฟังก์ชันการทำงานเต็มรูปแบบของ ระบบ oracle ที่เราอธิบาย: ทั้งโครงสร้างข้อมูลที่โหนด oracle รักษาและ API หลักที่ซ้อนกันอยู่ด้านบน เราใช้คำว่า ledger (ตัวพิมพ์เล็ก) แทนด้วย L เพื่อหมายถึงข้อมูลพื้นฐาน โครงสร้างที่ดูแลโดย DON และใช้เพื่อรองรับบริการเฉพาะที่มีให้ เราเน้นย้ำว่า DON กรอบงานของเราไม่ได้ถือว่า L เป็นระบบอิสระ blockchain: จุดประสงค์คือเพื่อรองรับ blockchains และระบบอื่นๆ บล็อกเชนคือ แน่นอนว่าเป็นวิธีหนึ่งในการตระหนักถึงบัญชีแยกประเภทที่น่าเชื่อถือ แต่ก็มีวิธีอื่นอีก เราคาดหวัง DONs ในหลายกรณีเพื่อรับรู้บัญชีแยกประเภทที่ซ่อนอยู่โดยใช้ Byzantine Fault Tolerant (BFT) ระบบ ซึ่งเกิดขึ้นก่อน blockchains มาก เช่น Bitcoin [174] เราใช้ BFT-พิมพ์สัญกรณ์และคุณสมบัติตลอดทั้งกระดาษเพื่อความสะดวกแม้ว่าเรา เน้นย้ำว่า DONs สามารถรับรู้ได้โดยใช้โปรโตคอลฉันทามติที่ไม่ได้รับอนุญาต ตามแนวคิดแล้ว บัญชีแยกประเภท L คือกระดานข่าวที่มีการเรียงลำดับข้อมูลเป็นเส้นตรง โดยทั่วไปแล้ว เราถือว่าบัญชีแยกประเภทมีคุณสมบัติหลักบางประการที่กำหนดโดยทั่วไป blockchains [115]. บัญชีแยกประเภทคือ: • ผนวกเท่านั้น: ข้อมูลเมื่อเพิ่มแล้วไม่สามารถลบหรือแก้ไขได้• สาธารณะ: ใครๆ ก็สามารถอ่านเนื้อหาได้ซึ่งมีความสอดคล้องกันตามเวลาใน มุมมองของผู้ใช้ทั้งหมด4 • พร้อมใช้งาน: ผู้เขียนที่ได้รับอนุญาตสามารถเขียนบัญชีแยกประเภทและอ่านได้ตลอดเวลา โดยใครก็ตามในเวลาที่เหมาะสม คุณสมบัติทางเลือกเป็นไปได้ในบัญชีแยกประเภทสำหรับ DON เมื่อรับรู้โดย a คณะกรรมการ ตัวอย่างเช่น การเข้าถึงการเขียนบัญชีแยกประเภทอาจถูกจำกัดไว้เฉพาะผู้ใช้บางราย เช่น อาจอ่านการเข้าถึงสำหรับบางแอปพลิเคชัน เช่น บัญชีแยกประเภทไม่จำเป็นต้องเปิดเผยต่อสาธารณะตามที่กำหนดไว้ ด้านบน ในทำนองเดียวกัน กฎบัญชีแยกประเภทอาจอนุญาตให้มีการแก้ไขหรือปรับปรุงข้อมูลได้ เราทำไม่ได้ อย่างไรก็ตาม ให้พิจารณาตัวแปรดังกล่าวอย่างชัดเจนในบทความนี้ การออกแบบโมดูลาร์ของ DONs สามารถรองรับ BFT สมัยใหม่ได้หลากหลาย โปรโตคอล เช่น Hotstuff[231] ทางเลือกที่แน่นอนจะขึ้นอยู่กับสมมติฐานของความไว้วางใจและ ลักษณะเครือข่ายระหว่างโหนด oracle โดยหลักการแล้ว A DON สามารถทำได้ ใช้ blockchain ที่ไม่ได้รับอนุญาตที่มีประสิทธิภาพสูงสำหรับบัญชีแยกประเภทในบทบาทที่สนับสนุน ระบบเลเยอร์ 2 หรือ blockchain ที่ปรับขนาดได้อย่างเท่าเทียมกัน ในทำนองเดียวกัน การผสมพันธุ์ก็เป็นไปได้เช่นกัน: โดยหลักการแล้ว DON สามารถประกอบด้วยโหนดที่เป็น validators ในโหนดที่มีอยู่ blockchain เช่น ในระบบ Proof-of-Stake ซึ่งคณะกรรมการได้รับเลือกให้ดำเนินการ ธุรกรรม เช่น [8, 81, 120, 146, 204] โหมดการทำงานเฉพาะนี้ต้องการสิ่งนั้น โหนดทำงานในลักษณะการใช้งานสองทาง กล่าวคือ ทำงานทั้งแบบ blockchain โหนด และ DON โหนด (ดูหัวข้อ 8.2 สำหรับการอภิปรายเทคนิคเพื่อให้เกิดความต่อเนื่องในการเปลี่ยนแปลง คณะกรรมการและภาคผนวก F สำหรับคำเตือนบางประการเกี่ยวกับการคัดเลือกคณะกรรมการแบบสุ่ม) ในทางปฏิบัติ ในอัลกอริธึม BFT สมัยใหม่ โหนดจะเซ็นข้อความแบบดิจิทัลในบัญชีแยกประเภท เราถือว่าเพื่อความสะดวกที่ L มีคีย์สาธารณะที่เกี่ยวข้อง pkL และเนื้อหาดังกล่าว ได้รับการลงนามโดยคีย์ส่วนตัวที่เกี่ยวข้อง สัญกรณ์ทั่วไปนี้ใช้ได้แม้เมื่อใดก็ตาม ข้อมูลบน L ได้รับการลงนามโดยใช้ลายเซ็นเกณฑ์ 5 ลายเซ็นเกณฑ์นั้นสะดวก เนื่องจากเปิดใช้งานข้อมูลประจำตัวถาวรสำหรับ DON แม้ว่าจะมีการเปลี่ยนแปลงสมาชิกภาพก็ตาม โหนดที่ทำงานอยู่ (ดูภาคผนวก B.1.3.) เราจึงถือว่า skL มีการแบ่งปันแบบเป็นความลับ ในลักษณะ (k, n) -threshold สำหรับพารามิเตอร์ความปลอดภัยบางตัว k เช่น k = 2f + 1 และ n = 3f + 1 โดยที่ f คือจำนวนโหนดที่อาจผิดพลาด (โดยเลือก k ในข้อนี้ เรารับรองว่าโหนดที่มีข้อผิดพลาดจะไม่สามารถเรียนรู้ skL หรือติดตั้งการปฏิเสธการให้บริการได้ โจมตีขัดขวางการใช้งาน) ข้อความบน L อยู่ในรูปแบบ M = (m, z) โดยที่ m คือสตริง และ z เป็นค่าเฉพาะ หมายเลขดัชนีตามลำดับ ในกรณีที่เป็นไปได้ เราจะเขียนข้อความในรูปแบบ m = ⟨ประเภทข้อความ : เพย์โหลด⟩. ประเภทข้อความ MessageType คือน้ำตาลเชิงวากยสัมพันธ์ที่ระบุการทำงานของข้อความใดข้อความหนึ่ง 4ในกรณีที่ blockchain ที่ไม่มีจุดสิ้นสุดรับรู้บัญชีแยกประเภท โดยทั่วไปความไม่สอดคล้องกันจะถูกสรุปออก ออกไปโดยไม่สนใจบล็อกที่ลึกเกินไปหรือ "การตัดแต่งกิ่ง" [115] 5ในทางปฏิบัติ ฐานโค้ดบางฐาน เช่น LibraBFT [205] ซึ่งเป็นรูปแบบหนึ่งของ Hotstuff ได้ถูกนำมาใช้ในปัจจุบัน ลายเซ็นหลายลายเซ็น แทนที่จะเป็นลายเซ็นตามเกณฑ์ การซื้อขายลดความซับซ้อนในการสื่อสาร วิศวกรรมที่เรียบง่ายกว่า ด้วยค่าใช้จ่ายเพิ่มเติมบางส่วน โหนด oracle สามารถต่อท้ายลายเซ็นเกณฑ์กับข้อความได้ เขียนถึง L แม้ว่าโปรโตคอลฉันทามติที่ใช้สำหรับ L จะไม่ใช้งานก็ตาม2.3 สัญกรณ์ เราแสดงชุดของโหนด n oracle ที่รันบัญชีแยกประเภทโดย O = {Oi}n ผม=1. เช่นก ชุดของโหนดมักเรียกว่าคณะกรรมการ เพื่อความง่าย เราถือว่าเซตของ oracles การใช้ฟังก์ชัน DON เช่น บริการที่อยู่ด้านบนของ L นั้นเหมือนกับ ที่รักษา L ไว้แต่ก็สามารถแยกแยะได้ เราให้ pki แสดงถึงกุญแจสาธารณะของ ผู้เล่น Oi และเล่นสกีคีย์ส่วนตัวที่เกี่ยวข้อง อัลกอริธึม BFT ส่วนใหญ่ต้องการโหนดอย่างน้อย n = 3f + 1 โดยที่ f คือจำนวนของ โหนดที่อาจผิดพลาด โหนดที่เหลือมีความซื่อสัตย์ในแง่ที่พวกเขาปฏิบัติตาม โปรโตคอลตรงตามที่ระบุไว้ เราเรียกคณะกรรมการ O ว่าตรงไปตรงมาหากเป็นไปตามนี้ ข้อกำหนด กล่าวคือ มีโหนดที่ซื่อสัตย์มากกว่า 2/3 เศษส่วน เว้นแต่เป็นอย่างอื่น ระบุไว้ เราถือว่า O ซื่อสัตย์ (และเป็นแบบจำลองของการทุจริตแบบคงที่) เราใช้ pkO / skO สลับกันได้กับ pkL / skL ขึ้นอยู่กับบริบท เราให้ σ = Sigpk[m] แทนลายเซ็นบนข้อความ m เทียบกับ pk กล่าวคือ การใช้ sk คีย์ส่วนตัวที่เกี่ยวข้อง ให้ตรวจสอบ(pk, σ, m) →{false, true} แสดงถึงอัลกอริธึมการตรวจสอบลายเซ็นที่สอดคล้องกัน (เราปล่อยให้การสร้างคีย์โดยนัยตลอดทั้งรายงาน) เราใช้สัญกรณ์ S เพื่อแสดงถึงแหล่งข้อมูล และ S เพื่อแสดงถึงชุดเต็มของ แหล่งที่มาของ nS ในบริบทที่กำหนด เราแสดงโดย MAINCHAIN ว่าเป็นการเปิดใช้งานสัญญาอัจฉริยะ blockchain สนับสนุนโดย DON เราใช้คำว่าอาศัยสัญญาเพื่อแสดงถึงความฉลาด สัญญาบน MAINCHAIN ที่สื่อสารกับ DON และใช้สัญลักษณ์ SC เพื่อ แสดงถึงสัญญาดังกล่าว โดยทั่วไปเราถือว่า DON รองรับ MAINCHAIN สายหลักเดียว แม้ว่าจะสามารถรองรับหลายสายโซ่ดังกล่าวได้ ดังที่เราแสดงในตัวอย่างในส่วนที่ 4 DON สามารถและโดยทั่วไปจะสนับสนุนสัญญาที่ต้องพึ่งพาหลายสัญญาใน MAINCHAIN (เช่น ตามที่กล่าวไว้ข้างต้น DON สามารถรองรับบริการที่ไม่ใช่ blockchain ได้) 2.4 หมายเหตุเกี่ยวกับโมเดลความน่าเชื่อถือ ตามที่ระบุไว้ข้างต้น DONs อาจถูกสร้างขึ้นบนโปรโตคอลฉันทามติที่อิงจากคณะกรรมการ และเรา คาดว่าพวกเขาจะใช้โปรโตคอลดังกล่าวโดยทั่วไป มีข้อโต้แย้งที่รุนแรงมากมายว่า หนึ่งในสองทางเลือก blockchains ตามคณะกรรมการหรือไม่ได้รับอนุญาต การรักษาความปลอดภัยที่แข็งแกร่งกว่าที่อื่น สิ่งสำคัญคือต้องตระหนักว่าการรักษาความปลอดภัยของคณะกรรมการเทียบกับไม่ได้รับอนุญาต ระบบการกระจายอำนาจนั้นไม่สามารถเทียบเคียงได้ การประนีประนอมกับ PoW หรือ PoS blockchain ด้วยการโจมตี 51% ฝ่ายตรงข้ามจะต้องได้รับทรัพยากรส่วนใหญ่ชั่วคราวและ อาจไม่เปิดเผยชื่อ เช่น โดยการเช่าพลังงาน hash ในระบบ PoW เช่น การโจมตีในทางปฏิบัติได้ส่งผลกระทบต่อ blockchains หลายประการแล้ว [200, 34] ในทางตรงกันข้าม การประนีประนอมต่อระบบที่ใช้คณะกรรมการหมายถึงการทำลายจำนวนเกณฑ์ (โดยทั่วไปคือหนึ่งในสาม) ของโหนด โดยที่โหนดอาจเป็นที่รู้จักต่อสาธารณะ มีทรัพยากรที่ดี และหน่วยงานที่น่าเชื่อถือ ในทางกลับกัน ระบบที่อิงตามคณะกรรมการ (รวมถึง "ไฮบริด" ที่ไม่ได้รับอนุญาต ระบบที่สนับสนุนคณะกรรมการ) สามารถรองรับการทำงานได้มากกว่าที่เคร่งครัดต่อระบบที่ไม่มีภารกิจ ซึ่งรวมถึงความสามารถในการรักษาความลับถาวรเช่น คีย์การลงนามและ/หรือการเข้ารหัส—ความเป็นไปได้อย่างหนึ่งในการออกแบบของเรา เราเน้นย้ำว่าโดยหลักการแล้ว DONs สามารถสร้างขึ้นบนยอดของคณะกรรมการหรือ โปรโตคอลฉันทามติที่ไม่ได้รับอนุญาตและผู้ปรับใช้ DON อาจเลือกที่จะนำไปใช้ในที่สุด ทั้งสองวิธี การเสริมรูปแบบความไว้วางใจ: คุณลักษณะสำคัญของ Chainlink ในปัจจุบันคือความสามารถของผู้ใช้ในการ เลือกโหนดตามบันทึกการกระจายอำนาจของประวัติประสิทธิภาพตามที่กล่าวไว้ ในมาตรา 3.6.4 กลไก staking และกรอบงานสิ่งจูงใจโดยนัยที่เราแนะนำในส่วนที่ 9 ร่วมกันก่อให้เกิดการออกแบบกลไกที่มีขอบเขตกว้างและเข้มงวด เฟรมเวิร์กที่จะเสริมศักยภาพผู้ใช้ด้วยความสามารถที่เพิ่มขึ้นอย่างมากในการวัดความปลอดภัยของ DONs กรอบงานเดียวกันนี้จะทำให้ DONs เป็นไปได้ด้วย เพื่อบังคับใช้ข้อกำหนดด้านความปลอดภัยต่างๆ บนโหนดที่เข้าร่วมและรับรองการทำงาน ภายในโมเดลความไว้วางใจที่แข็งแกร่ง นอกจากนี้ยังสามารถใช้เครื่องมือที่อธิบายไว้ในเอกสารนี้สำหรับ DONs เพื่อบังคับใช้ข้อกำหนดโมเดลความน่าเชื่อถือพิเศษ เช่น การปฏิบัติตามข้อกำหนดด้านกฎระเบียบ สำหรับ เช่น การใช้เทคนิคที่กล่าวถึงในหัวข้อ 4.3 โหนดสามารถแสดงหลักฐานได้ คุณลักษณะของผู้ดำเนินการโหนด เช่น อาณาเขตของการดำเนินการ ที่สามารถนำมาใช้เพื่อช่วยได้ บังคับใช้การปฏิบัติตาม เช่น กฎการคุ้มครองข้อมูลทั่วไป (GDPR) มาตรา 3 (“ขอบเขตอาณาเขต”) [105] การปฏิบัติตามกฎระเบียบดังกล่าวอาจเป็นเรื่องที่ท้าทาย พบกันในระบบกระจายอำนาจ [45] นอกจากนี้ ในส่วนที่ 7 เราจะหารือถึงแผนการเสริมสร้างความแข็งแกร่งของ DONs ผ่านกลไกการลดความไว้วางใจบนเครือข่ายหลักที่พวกเขาสนับสนุน

Oracle Network Interface แบบกระจายอำนาจและ Ca-

ความพิการ ที่นี่เราสรุปสั้นๆ เกี่ยวกับความสามารถของ DONs ในแง่ของความเรียบง่ายแต่ทรงพลัง อินเทอร์เฟซที่พวกเขาได้รับการออกแบบมาให้ตระหนัก แอปพลิเคชันบน DON ประกอบด้วยโปรแกรมปฏิบัติการและอะแดปเตอร์ ปฏิบัติการได้คือ โปรแกรมที่มีตรรกะหลักเป็นโปรแกรมที่กำหนดขึ้น คล้ายคลึงกับ smart contract โปรแกรมเรียกทำงานยังมีตัวริเริ่มที่มาพร้อมกันจำนวนหนึ่ง ซึ่งเป็นโปรแกรมที่เรียกใช้รายการ ชี้ให้เห็นในตรรกะของปฏิบัติการเมื่อเกิดเหตุการณ์ที่กำหนดไว้ล่วงหน้า เช่น ในบางช่วงเวลา (เช่นงาน cron) เมื่อราคาเกินเกณฑ์ ฯลฯ—เหมือนกับ Keepers (ดูหัวข้อ 3.6.3) อะแดปเตอร์จัดเตรียมอินเทอร์เฟซให้กับทรัพยากรนอกสายโซ่และอาจถูกเรียกโดย ตัวเริ่มต้นหรือตรรกะหลักในโปรแกรมเรียกทำงาน เนื่องจากพฤติกรรมของพวกเขาอาจขึ้นอยู่กับสิ่งนั้น ของทรัพยากรภายนอก ตัวเริ่มต้น และอะแดปเตอร์อาจทำงานโดยไม่ได้กำหนดไว้ เราอธิบายอินเทอร์เฟซสำหรับนักพัฒนา DON และการทำงานของโปรแกรมปฏิบัติการและ อะแดปเตอร์ในแง่ของทรัพยากรทั้งสามที่โดยทั่วไปใช้เพื่อกำหนดลักษณะระบบคอมพิวเตอร์: เครือข่าย การคำนวณ และพื้นที่เก็บข้อมูล เราให้ภาพรวมโดยย่อของแต่ละสิ่งเหล่านี้ แหล่งข้อมูลด้านล่างและให้รายละเอียดเพิ่มเติมในภาคผนวก B

3.1 เครือข่าย อะแดปเตอร์คืออินเทอร์เฟซที่โปรแกรมปฏิบัติการที่ทำงานบน DON สามารถส่งและ รับข้อมูลจากระบบ offf-DON อะแดปเตอร์อาจถูกมองว่าเป็นลักษณะทั่วไปของ อะแดปเตอร์ที่ใช้ใน Chainlink วันนี้ [20] อะแดปเตอร์อาจเป็นแบบสองทิศทาง—กล่าวคือ ไม่สามารถดึงได้ แต่ส่งข้อมูลจาก DON ไปยังเว็บเซิร์ฟเวอร์ พวกเขายังสามารถใช้ประโยชน์ได้ โปรโตคอลแบบกระจายรวมถึงฟังก์ชันการเข้ารหัสเช่นหลายฝ่ายที่ปลอดภัย การคำนวณ รูปที่ 9: อะแดปเตอร์ที่เชื่อมต่อ DON ซึ่งแสดงด้วย DON1 พร้อมด้วยทรัพยากรที่แตกต่างกันจำนวนหนึ่ง รวมถึง DON อื่น ซึ่งแสดงด้วย DON2, blockchain (สายหลัก) และ mempool, ที่จัดเก็บข้อมูลภายนอก, เว็บเซิร์ฟเวอร์ และอุปกรณ์ IoT (ผ่านเว็บเซิร์ฟเวอร์) ตัวอย่างของรีซอร์สภายนอกที่อาจสร้างอะแด็ปเตอร์จะแสดงขึ้น ในรูปที่ 9 ประกอบด้วย: • Blockchains: อะแดปเตอร์สามารถกำหนดวิธีการส่งธุรกรรมไปยัง blockchain และ วิธีอ่านบล็อก ธุรกรรมแต่ละรายการ หรือสถานะอื่น ๆ จากบล็อกนั้น อะแดปเตอร์ ยังสามารถกำหนดสำหรับ mempool ของ blockchain ได้ (ดูหัวข้อ 3.5) • เว็บเซิร์ฟเวอร์: อะแดปเตอร์สามารถกำหนด API ที่อาจดึงข้อมูลได้ จากเว็บเซิร์ฟเวอร์รวมถึงระบบเดิมที่ไม่ได้ดัดแปลงเป็นพิเศษ กำลังเชื่อมต่อกับ DONs อะแดปเตอร์ดังกล่าวยังสามารถรวม API เพื่อส่งข้อมูลไปได้ เซิร์ฟเวอร์ดังกล่าว เว็บเซิร์ฟเวอร์ที่ DON เชื่อมต่ออาจทำหน้าที่เป็นเกตเวย์ ไปยังแหล่งข้อมูลเพิ่มเติม เช่น อุปกรณ์อินเทอร์เน็ตออฟธิงส์ (IoT)• ที่จัดเก็บข้อมูลภายนอก: อะแดปเตอร์สามารถกำหนดวิธีการอ่านและเขียนไปยังที่จัดเก็บข้อมูลได้ บริการภายนอก DON เช่น ระบบไฟล์แบบกระจายอำนาจ [40, 188] หรือระบบคลาวด์ การจัดเก็บ • DONs อื่นๆ: อะแดปเตอร์สามารถดึงและส่งข้อมูลระหว่าง DONs เราคาดหวังว่าการปรับใช้งานเบื้องต้นของ DONs จะรวมชุดของ Building Block ไว้ด้วย อะแดปเตอร์สำหรับทรัพยากรภายนอกที่ใช้กันทั่วไปดังกล่าว และจะอนุญาต DON-เฉพาะเพิ่มเติม อะแดปเตอร์ที่จะเผยแพร่โดยโหนด DON ในฐานะนักพัฒนา smart contract เขียนอะแดปเตอร์ วันนี้เราคาดหวังว่าพวกเขาจะสร้างอะแดปเตอร์ที่ทรงพลังยิ่งขึ้นโดยใช้ขั้นสูงนี้ ฟังก์ชั่น เราคาดหวังว่าท้ายที่สุดแล้วจะเป็นไปได้สำหรับผู้ใช้ในการสร้างอะแดปเตอร์ใหม่ใน ในลักษณะไม่ได้รับอนุญาต อะแด็ปเตอร์บางตัวต้องถูกสร้างขึ้นในลักษณะที่ช่วยให้มั่นใจถึงความคงอยู่และความพร้อมใช้งานของทรัพยากรภายนอกที่ควบคุมโดย DON ตัวอย่างเช่นที่เก็บข้อมูลบนคลาวด์อาจ ต้องการการบำรุงรักษาบัญชีบริการคลาวด์ นอกจากนี้ DON สามารถทำงานได้ การจัดการคีย์ส่วนตัวแบบกระจายอำนาจในนามของผู้ใช้ (เช่นใน เช่น [160]) และ/หรือ ปฏิบัติการ ด้วยเหตุนี้ DON จึงสามารถควบคุมทรัพยากร เช่น สกุลเงินดิจิทัล ที่อาจนำไปใช้ เช่น เพื่อส่งธุรกรรมไปยังเป้าหมาย blockchain ดูภาคผนวก B.1 สำหรับรายละเอียดเพิ่มเติมเกี่ยวกับอะแดปเตอร์ DON เช่นเดียวกับภาคผนวก C บางส่วน ตัวอย่างอะแดปเตอร์ 3.2 การคำนวณ โปรแกรมปฏิบัติการคือหน่วยพื้นฐานของโค้ดบน DON ไฟล์ปฏิบัติการคือคู่ exec = (ตรรกะ เริ่มต้น) ในที่นี้ ตรรกะคือโปรแกรมที่กำหนดขึ้นซึ่งมีรายการที่กำหนดจำนวนหนึ่ง จุด (logic1, logic2, . . . , logicel) และ init เป็นชุดของตัวเริ่มต้นที่สอดคล้องกัน (init1, init2, . . , inite) เพื่อให้แน่ใจว่า DON สามารถตรวจสอบได้อย่างสมบูรณ์ ซึ่งเป็นตรรกะของปฏิบัติการ ใช้บัญชีแยกประเภท L สำหรับอินพุตและเอาต์พุตทั้งหมด ตัวอย่างเช่นอะแดปเตอร์ใดๆ ข้อมูลที่ทำหน้าที่เป็นอินพุตไปยังปฏิบัติการจะต้องถูกเก็บไว้ก่อนบน L ผู้ริเริ่ม: ผู้ริเริ่มใน Chainlink ในวันนี้ทำให้การดำเนินการตามเหตุการณ์เปิดขึ้น Chainlink โหนด [21] ตัวเริ่มต้นใน DONs ทำงานในลักษณะเดียวกันมาก อย่างไรก็ตาม ตัวเริ่มต้น DON มีความเกี่ยวข้องเป็นพิเศษกับไฟล์เรียกทำงาน ผู้ริเริ่มอาจขึ้นอยู่กับ ในเหตุการณ์หรือสถานะภายนอก ในเวลาปัจจุบัน หรือบนเพรดิเคตในสถานะ DON ด้วยความที่ต้องพึ่งพาเหตุการณ์ ผู้ริเริ่มอาจมีพฤติกรรมที่ไม่ได้กำหนดไว้แน่นอน (แน่นอนว่าอาจเป็นอะแดปเตอร์) ผู้ริเริ่มสามารถดำเนินการภายในแต่ละโหนด DON ดังนั้นจึงไม่จำเป็นต้องพึ่งอะแดปเตอร์ (ดูตัวอย่างที่ 1 ด้านล่าง) ตัวเริ่มต้นเป็นคุณลักษณะที่สำคัญที่ทำให้ไฟล์ปฏิบัติการแตกต่างจาก smart contracts เนื่องจากไฟล์เรียกทำงานสามารถรันเพื่อตอบสนองต่อตัวเริ่มต้น จึงสามารถดำเนินการได้อย่างมีประสิทธิภาพ โดยอัตโนมัติ โดยการขยายสัญญาแบบไฮบริดที่รวมเอาปฏิบัติการเข้าด้วยกันได้ รูปแบบหนึ่งของผู้ริเริ่มในปัจจุบันคือ Chainlink Keepers ซึ่งทำธุรกรรมบริการอัตโนมัติที่กระตุ้นให้เกิดการดำเนินการ smart contract เช่น การชำระบัญชีเงินกู้ที่มีหลักประกันต่ำ และการดำเนินการซื้อขายแบบจำกัดคำสั่ง โดยอิงจากรายงาน oracle เพื่อความสะดวก ผู้ริเริ่มใน DONs อาจถูกมองว่าเป็นวิธีการระบุ ข้อตกลงการบริการที่ใช้บังคับกับปฏิบัติการตามที่ได้กำหนดสถานการณ์ภายใต้ ซึ่ง DON ต้องเรียกมัน ตัวอย่างต่อไปนี้แสดงให้เห็นว่า Initiator ทำงานอย่างไรภายในไฟล์เรียกทำงาน: ตัวอย่างที่ 1 (ฟีดราคาที่กระตุ้นการเบี่ยงเบน) smart contract SC อาจต้องการความสด ข้อมูลราคาฟีด (ดูหัวข้อ 3.6.3) เมื่อใดก็ตามที่มีการเปลี่ยนแปลงที่สำคัญ เช่น 1% ใน อัตราแลกเปลี่ยนระหว่างคู่สินทรัพย์ เช่น ETH-USD ราคาที่ไวต่อความผันผวน ฟีดได้รับการสนับสนุนใน Chainlink วันนี้ แต่แนะนำให้ดูว่าจะเป็นอย่างไร รับรู้บน DON โดยใช้ execfeed ที่ปฏิบัติการได้ execfeed ที่ปฏิบัติการได้จะรักษาราคา ETH-USD ล่าสุด r บน L ในรูปแบบ รูปแบบของลำดับของ ⟨NewPrice : j, r⟩entries โดยที่ j คือดัชนีที่เพิ่มขึ้นด้วย อัพเดทราคาแต่ละครั้ง Initiator init1 ทำให้แต่ละโหนด Oi ตรวจสอบราคา ETH-USD ปัจจุบัน ส่วนเบี่ยงเบนอย่างน้อย 1% จากราคาที่เก็บไว้ล่าสุด r พร้อมดัชนี j เมื่อ เมื่อตรวจพบความเบี่ยงเบนดังกล่าว Oi จะเขียนมุมมองปัจจุบันของราคาใหม่ให้ L ใช้ รายการของแบบฟอร์ม ⟨PriceView : i, j + 1, ri⟩ ผู้ริเริ่มคนที่สอง init2 เริ่มทำงานเมื่อรายการ PriceView ดังกล่าวอย่างน้อย k รายการมีราคาใหม่ ค่าสำหรับดัชนี j + 1 ที่สร้างขึ้นโดยโหนดที่แตกต่างกันได้สะสมอยู่บน L จากนั้น init2 เรียกใช้ตรรกะจุดเข้าใช้งาน2 เพื่อคำนวณค่ามัธยฐาน ρ ของ k แรกสด ค่าการดูราคาที่ถูกต้อง และเขียนค่าใหม่ ⟨NewPrice : j + 1, ρ⟩to L (ในทางปฏิบัติโหนด อาจผลัดกันเป็นนักเขียนได้) ผู้ริเริ่มคนที่สาม init3 เฝ้าดูรายการ NewPrice บน L เมื่อใดก็ตามที่มีรายงานใหม่ ⟨ราคาใหม่ : j, r⟩ปรากฏขึ้นตรงนั้น โดยเรียกใช้ตรรกะจุดเริ่มต้น 3 ที่ผลัก (j, r) ไปที่ SC โดยใช้อะแดปเตอร์ ดังที่เราได้กล่าวไปแล้ว ความสามารถในการเรียกทำงานมีความคล้ายคลึงกับ smart contract นอกเหนือจากประสิทธิภาพที่สูงขึ้นแล้ว ยังแตกต่างจากสัญญาลูกโซ่หลักทั่วไปอีกด้วย ด้วยสองวิธีที่สำคัญ: 1. การรักษาความลับ: โปรแกรมปฏิบัติการสามารถทำการคำนวณที่เป็นความลับ เช่น โปรแกรมลับอาจประมวลผลอินพุตข้อความธรรมดา หรือโปรแกรมที่เผยแพร่อาจประมวลผล ข้อมูลอินพุตที่เป็นความลับหรือทั้งสองอย่างรวมกัน ในรูปแบบที่เรียบง่าย ข้อมูลลับสามารถทำได้ เข้าถึงได้โดยโหนด DON ซึ่งปกปิดผลลัพธ์ระดับกลางและเปิดเผยเท่านั้น ประมวลผลและฆ่าเชื้อค่าให้กับ MAINCHAIN นอกจากนี้ยังสามารถปกปิดข้อมูลที่ละเอียดอ่อนจาก DONs ได้ด้วย: DONs มีไว้เพื่อสนับสนุนแนวทางดังกล่าว เป็นการคำนวณแบบหลายฝ่าย เช่น [42, 157] และสภาพแวดล้อมการดำเนินการที่เชื่อถือได้ (TEE) [84, 133, 152, 229] เพื่อจุดประสงค์นี้6 6โดยการขยาย การรักษาปฏิบัติการให้เป็นความลับในส่วนที่เกี่ยวกับโหนด DON ก็เป็นไปได้เช่นกัน แม้ว่านี่จะใช้งานได้จริงในปัจจุบันเท่านั้นสำหรับโปรแกรมปฏิบัติการที่ไม่สำคัญโดยใช้ TEE2. บทบาทสนับสนุน: ไฟล์ปฏิบัติการมีไว้เพื่อรองรับ smart contracts บนระบบปฏิบัติการหลัก โซ่แทนที่จะแทนที่พวกเขา ปฏิบัติการมีข้อจำกัดหลายประการที่ smart contract ไม่: (ก) โมเดลความน่าเชื่อถือ: ปฏิบัติการดำเนินการภายในโมเดลความน่าเชื่อถือที่กำหนดโดย DON: การดำเนินการที่ถูกต้องขึ้นอยู่กับพฤติกรรมที่ซื่อสัตย์ของ O. (A main อย่างไรก็ตาม chain สามารถจัดเตรียมรางป้องกันบางส่วนจาก DON การทำงานผิดพลาดได้ เนื่องจาก กล่าวถึงในมาตรา 7.3) (b) การเข้าถึงสินทรัพย์: A DON สามารถควบคุมบัญชีใน blockchain—และด้วยเหตุนี้ ควบคุมทรัพย์สินผ่านอะแดปเตอร์ แต่ DON ไม่สามารถเชื่อถือได้ เป็นตัวแทนของสินทรัพย์ที่สร้างขึ้นบนเชนหลัก เช่น Ether หรือ ERC20 tokens เนื่องจาก เครือข่ายท้องถิ่นของพวกเขาจะรักษาบันทึกที่เชื่อถือได้ของการเป็นเจ้าของ (c) วงจรชีวิต: DONs อาจถูกตั้งขึ้นโดยเจตนาโดยมีอายุการใช้งานที่จำกัด เนื่องจาก กำหนดโดยข้อตกลงระดับการให้บริการออนไลน์ระหว่าง DONs และเจ้าของ ของการพึ่งพาสัญญา ในทางตรงกันข้าม Blockchains มีไว้เพื่อทำหน้าที่เป็น ระบบเอกสารถาวร ดูภาคผนวก B.2 สำหรับรายละเอียดเพิ่มเติมเกี่ยวกับการคำนวณ DON 3.3 ที่เก็บของ ในฐานะระบบที่อิงตามคณะกรรมการ DON สามารถจัดเก็บข้อมูลจำนวนปานกลางได้อย่างถาวร บน L ในราคาที่ต่ำกว่า blockchain ที่ไม่ได้รับอนุญาตมาก นอกจากนี้ ผ่านอะแดปเตอร์ DONs สามารถอ้างอิงระบบกระจายอำนาจภายนอกสำหรับการจัดเก็บข้อมูล เช่น Filecoin [85], และสามารถเชื่อมต่อระบบดังกล่าวกับ smart contracts ได้ ตัวเลือกนี้เป็นพิเศษ น่าสนใจสำหรับข้อมูลจำนวนมากซึ่งเป็นวิธีการแก้ไขปัญหาที่แพร่หลายของ "การขยายตัว" blockchain ระบบ DONs จึงสามารถจัดเก็บข้อมูลไว้ภายในหรือภายนอกเพื่อใช้ในบริการที่รองรับโดยเฉพาะ DON สามารถใช้ข้อมูลดังกล่าวเพิ่มเติมในลักษณะที่เป็นความลับ การประมวลผลข้อมูลที่: (1) แบ่งปันความลับผ่านโหนด DON หรือเข้ารหัสภายใต้ คีย์ที่จัดการโดยโหนด DON ด้วยวิธีที่เหมาะสมสำหรับการคำนวณแบบหลายฝ่ายอย่างปลอดภัย หรือการเข้ารหัสแบบโฮโมมอร์ฟิกบางส่วนหรือทั้งหมด หรือ (2) ป้องกันโดยใช้การดำเนินการที่เชื่อถือได้ สิ่งแวดล้อม เราคาดหวังว่า DONs จะนำโมเดลการจัดการหน่วยความจำแบบธรรมดามาใช้ ระบบสัญญาอัจฉริยะ: โปรแกรมปฏิบัติการอาจเขียนลงในหน่วยความจำของตัวเองเท่านั้น ปฏิบัติการได้ อย่างไรก็ตามอาจอ่านจากหน่วยความจำของไฟล์ปฏิบัติการอื่น ๆ ดูภาคผนวก B.3 สำหรับรายละเอียดเพิ่มเติมเกี่ยวกับพื้นที่จัดเก็บ DON 3.4 กรอบการดำเนินการธุรกรรม (TEF) DONs มีวัตถุประสงค์เพื่อรองรับสัญญาบน MAINCHAIN สายหลัก (หรือบนหลายสายหลัก) กรอบการดำเนินการธุรกรรม (TEF) มีการอภิปรายโดยละเอียดในส่วนที่ 6 เป็นแนวทางที่มีจุดประสงค์ทั่วไปในการดำเนินการตามสัญญาอย่างมีประสิทธิภาพ SC ข้าม MAINCHAIN และ DON TEF มีวัตถุประสงค์เพื่อรองรับ FSS และเลเยอร์ 2 เทคโนโลยี—พร้อมกัน หากต้องการ แท้จริงแล้วน่าจะใช้เป็นพาหนะหลัก สำหรับการใช้งาน FSS (และด้วยเหตุผลดังกล่าว เราจะไม่กล่าวถึง FSS เพิ่มเติมในส่วนนี้) โดยสรุป ใน TEF สัญญาเป้าหมายดั้งเดิม SC ที่ออกแบบหรือพัฒนาสำหรับ MAINCHAIN ได้รับการปรับโครงสร้างใหม่ให้เป็นสัญญาแบบไฮบริด การปรับโครงสร้างใหม่นี้ทำให้ทั้งสองปฏิบัติการร่วมกัน ชิ้นส่วนของสัญญาไฮบริด: MAINCHAIN สัญญา SCa ที่เราอ้างถึงเพื่อความชัดเจน ในบริบทของ TEF ในฐานะสัญญาหลักและผู้บริหารที่ปฏิบัติการได้บน DON ที่ สัญญา SCa ดูแลทรัพย์สินของผู้ใช้ ดำเนินการเปลี่ยนสถานะที่เชื่อถือได้ และด้วย มีราวกั้น (ดูหัวข้อ 7.3) เพื่อป้องกันความล้มเหลวใน DON ผู้บริหารที่ปฏิบัติการได้ จัดลำดับธุรกรรมและให้ข้อมูล oracle ที่เกี่ยวข้องสำหรับธุรกรรมเหล่านั้น มันสามารถมัดรวมได้ การทำธุรกรรมสำหรับ SCa ด้วยวิธีต่างๆ เช่น การใช้ validity-proof-based หรือ rollups ในแง่ดี การดำเนินการที่เป็นความลับโดย DON ฯลฯ เราคาดหวังที่จะพัฒนาเครื่องมือที่ช่วยให้นักพัฒนาแบ่งพาร์ติชันสัญญาได้ง่าย SC เขียนด้วยภาษาระดับสูงเป็นส่วนของ MAINCHAIN และ DON ตรรกะ, SCa และ ผู้บริหารตามลำดับที่เขียนอย่างปลอดภัยและมีประสิทธิภาพ การใช้ TEF เพื่อรวมแผนธุรกรรมที่มีประสิทธิภาพสูงเข้ากับประสิทธิภาพสูง oracles เป็นส่วนสำคัญของแนวทางการปรับขนาด oracle ของเรา 3.5 บริการของเมมพูล คุณลักษณะชั้นแอปพลิเคชันที่สำคัญที่เราตั้งใจจะปรับใช้บน DONs เพื่อรองรับ ของ FSS และ TEF คือ Mempool Services (MS) MS อาจถูกมองว่าเป็นอะแดปเตอร์ แต่เป็นหนึ่งเดียวกับการสนับสนุนระดับเฟิร์สคลาส MS ให้การสนับสนุนการประมวลผลธุรกรรมที่เข้ากันได้กับระบบเดิม ในการใช้งานนี้ MS นำเข้าธุรกรรมเหล่านั้นจาก mempool ของเครือข่ายหลักสำหรับสัญญาเป้าหมาย SC บน MAINCHAIN จากนั้น MS จะส่งธุรกรรมเหล่านี้ไปยังไฟล์ปฏิบัติการบน DON โดยที่พวกเขาได้รับการประมวลผลในลักษณะที่ต้องการ ข้อมูล MS สามารถใช้โดย DON เพื่อเขียนธุรกรรมที่สามารถส่งผ่านไปยัง SC โดยตรงจาก DON หรือ ไปอีกสัญญาหนึ่งที่เรียกเอสซี ตัวอย่างเช่น DON สามารถส่งต่อธุรกรรมได้ เก็บเกี่ยวผ่าน MS หรือสามารถใช้ข้อมูล MS เพื่อกำหนดราคาก๊าซสำหรับธุรกรรมที่ส่งไป เมนเชน. เนื่องจากจะตรวจสอบ mempool ทำให้ MS สามารถรับธุรกรรมจากผู้ใช้ที่โต้ตอบกับ SC โดยตรง ดังนั้นผู้ใช้จึงสามารถสร้างธุรกรรมโดยใช้ต่อไปได้ ซอฟต์แวร์รุ่นเก่า เช่น แอปพลิเคชันที่ไม่ทราบถึงการมีอยู่ของ MS และ MS ที่กำหนดค่าไว้ สัญญา (ในกรณีนี้ต้องเปลี่ยน SC ให้ละเว้นธุรกรรมเดิมและ ยอมรับเฉพาะที่ประมวลผลโดย MS เท่านั้นเพื่อหลีกเลี่ยงการประมวลผลซ้ำซ้อน) สำหรับใช้กับสัญญา SC เป้าหมาย สามารถใช้ MS กับ FSS และ/หรือ TEF ได้3.6 Stepping Stones: ความสามารถ Chainlink ที่มีอยู่ 3.6.1 การรายงานออฟเชน (OCR) OF-Chain Reporting (OCR) [60] เป็นกลไกใน Chainlink สำหรับ oracle การรวมรายงานและการส่งผ่านไปยังสัญญา SC ที่เกี่ยวข้อง เพิ่งปรับใช้ในราคา Chainlink เครือข่ายฟีด แสดงถึงก้าวแรกตามเส้นทางสู่ DONs แบบเต็ม ที่แกนหลัก OCR คือโปรโตคอล BFT ที่ออกแบบมาเพื่อทำงานในแบบซิงโครนัสบางส่วน เครือข่าย ช่วยให้มั่นใจถึงความมีชีวิตชีวาและความถูกต้องเมื่อมี f < n/3 โดยพลการ โหนดที่มีข้อบกพร่องซึ่งรับประกันคุณสมบัติของการออกอากาศที่เชื่อถือได้ของ Byzantine แต่ก็ไม่เป็นเช่นนั้น โปรโตคอลฉันทามติที่สมบูรณ์ BFT โหนดไม่เก็บบันทึกข้อความที่เป็น สอดคล้องกันในแง่ของการเป็นตัวแทนของบัญชีแยกประเภทที่เหมือนกันในทุกมุมมอง และผู้นำของระเบียบการอาจโต้แย้งได้โดยไม่ละเมิดความปลอดภัย ปัจจุบัน OCR ได้รับการออกแบบมาสำหรับข้อความประเภทใดประเภทหนึ่ง: การรวมแบบมีเดียนไลซ์ของ (อย่างน้อย 2f +1) ค่าที่รายงานโดยโหนดที่เข้าร่วม จะให้หลักประกันที่สำคัญเกี่ยวกับ รายงานที่ส่งออกสำหรับ SC เรียกว่ารายงานที่ได้รับการรับรอง: ค่ามัธยฐานในการยืนยัน รายงานเท่ากับหรืออยู่ระหว่างค่าที่รายงานโดยสองโหนดที่ซื่อสัตย์ คุณสมบัตินี้คือ เงื่อนไขความปลอดภัยที่สำคัญสำหรับ OCR ผู้นำอาจมีอิทธิพลบางอย่างต่อค่ามัธยฐาน มูลค่าในรายงานที่ได้รับการรับรอง แต่ขึ้นอยู่กับเงื่อนไขความถูกต้องนี้เท่านั้น โอซีอาร์สามารถ ขยายไปถึงประเภทข้อความที่รวบรวมคุณค่าในรูปแบบต่างๆ แม้ว่าเป้าหมายความสดและความถูกต้องของเครือข่าย Chainlink ในปัจจุบันไม่จำเป็นต้องมีก็ตาม OCR เพื่อเป็นโปรโตคอลฉันทามติเต็มรูปแบบ พวกเขาจำเป็นต้องมี OCR เพื่อจัดเตรียมรูปแบบการทำงานเพิ่มเติมบางรูปแบบที่ไม่มีอยู่ในโปรโตคอล BFT ทั่วไป โดยเฉพาะอย่างยิ่ง: 1. การออกอากาศรายงานแบบไม่มีห่วงโซ่ทั้งหมดหรือไม่มีเลย: OCR ช่วยให้มั่นใจได้ว่ารายงานที่ได้รับการรับรอง พร้อมใช้งานได้อย่างรวดเร็วสำหรับโหนดที่ซื่อสัตย์ทั้งหมดหรือไม่มีเลย นี่คือความเป็นธรรม คุณสมบัติที่ช่วยให้แน่ใจว่าโหนดที่ซื่อสัตย์มีโอกาสที่จะเข้าร่วม ในการส่งรายงานที่ได้รับการรับรอง 2. การส่งข้อมูลที่เชื่อถือได้: OCR ช่วยให้มั่นใจได้ แม้ว่าจะมีข้อผิดพลาดหรือเป็นอันตรายก็ตาม โหนดที่รายงาน OCR และข้อความทั้งหมดถูกส่งไปยัง SC ภายในช่วงที่กำหนด ช่วงเวลาที่กำหนดไว้ล่วงหน้า นี่คือคุณสมบัติความมีชีวิตชีวา 3. การลดความไว้วางใจตามสัญญา: SC กรองรายงานที่สร้างโดย OCR ที่อาจมีข้อผิดพลาด เช่น หากค่าที่รายงานเบี่ยงเบนไปจากรายงานอื่นๆ อย่างมีนัยสำคัญ คนที่เพิ่งได้รับ นี่เป็นรูปแบบหนึ่งของการบังคับใช้ความถูกต้องของโปรโตคอลพิเศษ คุณสมบัติทั้งสามนี้จะมีบทบาทตามธรรมชาติใน DONs การออกอากาศแบบ All-or-nothing ofchain (DON) ถือเป็นองค์ประกอบสำคัญสำหรับการรับประกันทางเศรษฐกิจแบบเข้ารหัสลับ เกี่ยวกับการส่งข้อมูลที่เชื่อถือได้ ซึ่งเป็นคุณสมบัติของอะแดปเตอร์ที่จำเป็น ความไว้วางใจ การย่อขนาดใน SC เป็นประเภทของราวกั้น ตามที่กล่าวไว้ในส่วน 7.3 OCR ยังจัดเตรียมพื้นฐานสำหรับการนำไปใช้งานและการปรับแต่งโปรโตคอล BFT ในเครือข่าย oracle ของ Chainlink ของ oracle ดังนั้น ตามที่ระบุไว้ข้างต้น เส้นทางสู่ความสมบูรณ์ การทำงานของ DONs3.6.2 DECO และ Town Crier DECO [234] และ Town Crier [233] เป็นเทคโนโลยีที่เกี่ยวข้องกันในปัจจุบัน พัฒนาในเครือข่าย Chainlink เว็บเซิร์ฟเวอร์ส่วนใหญ่ในปัจจุบันอนุญาตให้ผู้ใช้เชื่อมต่อผ่านช่องทางที่ปลอดภัยโดยใช้โปรโตคอล เรียกว่า Transport Layer Security (TLS) [94] (HTTPS ระบุถึงตัวแปรของ HTTP นั้น เปิดใช้งานด้วย TLS เช่น URL ที่ขึ้นต้นด้วย “https” หมายถึงการใช้ TLS เพื่อความปลอดภัย) เซิร์ฟเวอร์ที่เปิดใช้งาน TLS ส่วนใหญ่มีข้อจำกัดที่น่าสังเกต: ไม่มีการเซ็นชื่อแบบดิจิทัล ข้อมูล ด้วยเหตุนี้ ผู้ใช้หรือ Prover จึงไม่สามารถนำเสนอข้อมูลที่ได้รับจากเซิร์ฟเวอร์ได้ ไปยังบุคคลที่สามหรือผู้ตรวจสอบ เช่น oracle หรือ smart contract ในลักษณะที่ทำให้มั่นใจได้ ความถูกต้องของข้อมูล แม้ว่าเซิร์ฟเวอร์จะลงนามข้อมูลแบบดิจิทัล แต่ก็ยังมีปัญหาเรื่องการรักษาความลับอยู่ ผู้พิสูจน์อักษรอาจต้องการแก้ไขหรือแก้ไขข้อมูลที่ละเอียดอ่อนก่อนที่จะนำเสนอต่อ ผู้ตรวจสอบ อย่างไรก็ตาม ลายเซ็นดิจิทัลได้รับการออกแบบมาโดยเฉพาะเพื่อทำให้ข้อมูลที่แก้ไขเป็นโมฆะ สิ่งเหล่านี้จึงป้องกันไม่ให้ผู้พิสูจน์ทำการเปลี่ยนแปลงเพื่อรักษาความลับ ไปยังข้อมูล (ดูหัวข้อ 7.1 สำหรับการสนทนาเพิ่มเติม) DECO และ Town Crier ได้รับการออกแบบมาเพื่อให้ Prover รับข้อมูลจากเว็บ เซิร์ฟเวอร์และนำเสนอต่อผู้ตรวจสอบในลักษณะที่รับประกันความสมบูรณ์และการรักษาความลับ ทั้งสองระบบรักษาความสมบูรณ์ในแง่ที่รับประกันว่าข้อมูลที่นำเสนอโดย Prover to the Veriifier มีต้นกำเนิดมาจากเซิร์ฟเวอร์เป้าหมายอย่างแท้จริง พวกเขาสนับสนุน การรักษาความลับในแง่ของการอนุญาตให้ผู้พิสูจน์สามารถแก้ไขหรือแก้ไขข้อมูล (ในขณะที่ยังคงอยู่ การรักษาความซื่อสัตย์) คุณลักษณะที่สำคัญของทั้งสองระบบคือไม่จำเป็นต้องมีการปรับเปลี่ยนใดๆ เว็บเซิร์ฟเวอร์เป้าหมาย สามารถทำงานร่วมกับเซิร์ฟเวอร์ที่เปิดใช้งาน TLS ที่มีอยู่ได้ ในความเป็นจริง มีความโปร่งใสต่อเซิร์ฟเวอร์: จากมุมมองของเซิร์ฟเวอร์ ผู้พิสูจน์คือ สร้างการเชื่อมต่อแบบธรรมดา ทั้งสองระบบมีเป้าหมายที่คล้ายกัน แต่แตกต่างกันในรูปแบบความไว้วางใจและการนำไปใช้ตามที่เราจะอธิบายโดยสรุป DECO ใช้โปรโตคอลการเข้ารหัสขั้นพื้นฐานเพื่อให้บรรลุความสมบูรณ์ และคุณสมบัติการรักษาความลับ ในขณะที่สร้างเซสชันกับเซิร์ฟเวอร์เป้าหมายโดยใช้ DECO Prover จะมีส่วนร่วมในเวลาเดียวกันในโปรโตคอลแบบโต้ตอบกับ ผู้ตรวจสอบ โปรโตคอลนี้ทำให้ผู้พิสูจน์สามารถพิสูจน์ต่อผู้ตรวจสอบได้ว่าได้รับแล้ว ชิ้นส่วนของข้อมูล D จากเซิร์ฟเวอร์ระหว่างเซสชันปัจจุบัน พระสุภาษิตสามารถ หรือนำเสนอผู้ยืนยันด้วยหลักฐานความรู้ที่ไม่มีความรู้เกี่ยวกับคุณสมบัติบางอย่างของ D จึงไม่เปิดเผย D โดยตรง ในการใช้งาน DECO โดยทั่วไป ผู้ใช้หรือโหนดเดียวสามารถส่งออกข้อมูล D จากส่วนตัวได้ เซสชันกับเว็บเซิร์ฟเวอร์ไปยังโหนดทั้งหมดใน DON ด้วยเหตุนี้ DON จึงสามารถเต็มได้ รับรองความถูกต้องของ D (หรือข้อเท็จจริงที่ได้มาจาก D ผ่านการพิสูจน์ความรู้เป็นศูนย์) นอกเหนือจากตัวอย่างการใช้งานที่ให้ไว้ในบทความนี้แล้ว ความสามารถนี้ยังสามารถเป็นได้อีกด้วย ใช้เพื่อขยายการเข้าถึงแหล่งข้อมูลที่มีความสมบูรณ์สูงโดย DON แม้จะเพียงโหนดเดียวก็ตาม มีสิทธิ์เข้าถึงแหล่งข้อมูลโดยตรง เช่น เนื่องมาจากข้อตกลงพิเศษกับ ผู้ให้บริการข้อมูล—ยังคงเป็นไปได้ที่ DON ทั้งหมดจะยืนยันถึงความถูกต้องของรายงานที่ปล่อยออกมาจากโหนดนั้น Town Crier อาศัยการใช้สภาพแวดล้อมการดำเนินการที่เชื่อถือได้ (TEE) เช่น Intel เอสจีเอ็กซ์ โดยสรุป TEE ทำหน้าที่เป็นกล่องดำชนิดหนึ่งที่เรียกใช้งานแอปพลิเคชันใน วิธีการป้องกันการงัดแงะและเป็นความลับ โดยหลักการแล้วแม้แต่เจ้าของโฮสต์ก็ตาม TEE กำลังทำงานไม่สามารถ (ตรวจไม่พบ) เปลี่ยนแปลงแอปพลิเคชันที่ได้รับการป้องกัน TEE หรือ ดูสถานะของแอปพลิเคชันซึ่งอาจรวมถึงข้อมูลที่เป็นความลับ Town Crier สามารถบรรลุฟังก์ชันทั้งหมดของ DECO และอีกมากมาย DECO จำกัด Prover ให้โต้ตอบกับ Veriifier เดียว ในทางตรงกันข้าม Town Crier เปิดใช้งาน a Prover เพื่อสร้างข้อพิสูจน์ที่สามารถตรวจสอบได้โดยสาธารณะเกี่ยวกับข้อมูล D ที่ดึงมาจากเซิร์ฟเวอร์เป้าหมาย กล่าวคือ ข้อพิสูจน์ว่าใครก็ตาม แม้แต่ smart contract ก็สามารถตรวจสอบได้โดยตรง เมือง Crier สามารถ นำเข้าและใช้ความลับได้อย่างปลอดภัย (เช่น ข้อมูลรับรองผู้ใช้) ข้อจำกัดหลักของ Town Crier คือการพึ่งพา TEE การผลิต TEE มี เมื่อเร็ว ๆ นี้แสดงให้เห็นว่ามีช่องโหว่ร้ายแรงจำนวนหนึ่ง แม้ว่าเทคโนโลยียังอยู่ในช่วงเริ่มต้นและจะเติบโตอย่างไม่ต้องสงสัย ดูภาคผนวก B.2.1 และ B.2.2 สำหรับ การอภิปรายเพิ่มเติมเกี่ยวกับ TEE สำหรับตัวอย่างการใช้งาน DECO และ Town Crier ดูส่วนที่ 4.3, 4.5 และ 9.4.3 และภาคผนวก C.1 3.6.3 บริการออนไลน์ที่มีอยู่ Chainlink Chainlink oracle เครือข่ายให้บริการหลักจำนวนหนึ่งผ่านหลากหลายของ blockchains และระบบกระจายอำนาจอื่น ๆ ในปัจจุบัน วิวัฒนาการเพิ่มเติมตามที่อธิบายไว้ ในเอกสารไวท์เปเปอร์นี้จะมอบบริการที่มีอยู่เหล่านี้ด้วยความสามารถเพิ่มเติมและ เข้าถึง สามตัวอย่างคือ: ฟีดข้อมูล: ปัจจุบัน ผู้ใช้ Chainlink ส่วนใหญ่พึ่งพา smart contracts การใช้ฟีดข้อมูล เหล่านี้เป็นรายงานเกี่ยวกับมูลค่าปัจจุบันของข้อมูลสำคัญตาม ไปยังแหล่งที่มาของห่วงโซ่ที่เชื่อถือได้ ตัวอย่างเช่น ฟีดราคาคือฟีดที่รายงานราคา ของสินทรัพย์—สกุลเงินดิจิทัล สินค้าโภคภัณฑ์ ฟอเร็กซ์ ดัชนี ตราสารทุน ฯลฯ—ตาม การแลกเปลี่ยนหรือบริการรวบรวมข้อมูล ฟีดดังกล่าวในปัจจุบันได้ช่วยรักษาความปลอดภัยให้กับผู้คนนับพันล้านแล้ว ดอลลาร์ในมูลค่าออนไลน์ผ่านการใช้งานในระบบ DeFi เช่น Aave [147] และ ซินธิติกส์ [208]. ตัวอย่างอื่นๆ ของฟีดข้อมูล Chainlink รวมถึงข้อมูลสภาพอากาศสำหรับ การประกันภัยพืชผลแบบพาราเมตริก [75] และข้อมูลการเลือกตั้ง [93] และอื่นๆ อีกมากมาย การใช้งาน DONs และเทคโนโลยีอื่นๆ ที่อธิบายไว้ในเอกสารนี้จะปรับปรุงการจัดหาฟีดข้อมูลในเครือข่าย Chainlink ในหลาย ๆ ด้าน รวมถึง: • การปรับขนาด: OCR และต่อมา DONs มุ่งหวังที่จะเปิดใช้งานบริการ Chainlink เพื่อขยายขนาด อย่างมากใน blockchains มากมายที่พวกเขาสนับสนุน ตัวอย่างเช่นเราคาดหวัง DONs จะช่วยเพิ่มจำนวนฟีดข้อมูลที่โหนดใช้ Chainlink จาก 100 ถึง 1,000 และมากกว่านั้น การปรับขนาดดังกล่าวจะช่วย Chainlink ระบบนิเวศบรรลุเป้าหมายในการจัดหาข้อมูลที่เกี่ยวข้องกับ smart contracts อย่างครอบคลุม และตอบสนองและคาดการณ์ความต้องการที่มีอยู่และในอนาคต• การรักษาความปลอดภัยขั้นสูง: ด้วยการจัดเก็บรายงานระดับกลาง DONs จะเก็บรักษาบันทึก ของพฤติกรรมของโหนดสำหรับการตรวจสอบและการวัดประสิทธิภาพและความแม่นยำที่มีความแม่นยำสูง ช่วยให้สามารถวางรากฐานระบบชื่อเสียงเชิงประจักษ์ที่แข็งแกร่ง สำหรับ Chainlink โหนด FSS และ TEF จะทำให้สามารถรวมฟีดราคาเข้าด้วยกันได้ ด้วยข้อมูลธุรกรรมในรูปแบบยืดหยุ่นที่ป้องกันการโจมตี เช่น การดำเนินหน้า (ชัดเจน) staking จะสนับสนุนการคุ้มครองความปลอดภัยแบบ cryptoeconomic ที่มีอยู่ ของฟีดข้อมูล • ความคล่องตัวของฟีด: เนื่องจาก blockchain-ระบบผู้ไม่เชื่อเรื่องพระเจ้า (โดยแท้จริงแล้วคือระบบที่ไม่เชื่อเรื่องผู้บริโภคในวงกว้างมากขึ้น) DONs สามารถอำนวยความสะดวกในการจัดหาฟีดข้อมูลให้กับหลายหลาก ของระบบการพึ่งพา DON ตัวเดียวสามารถส่งฟีดที่กำหนดพร้อมกันไปยังชุดได้ ของ blockchains ที่แตกต่างกัน ทำให้ไม่จำเป็นต้องใช้เครือข่าย oracle ต่อเชน และ ช่วยให้ปรับใช้ฟีดที่มีอยู่ได้อย่างรวดเร็วบน blockchains ใหม่และอื่นๆ อีกมากมาย ฟีดทั่วทั้ง blockchains ที่ให้บริการในปัจจุบัน • การรักษาความลับ: ความสามารถในการคำนวณทั่วไปใน DON ช่วยให้การคำนวณข้อมูลที่ละเอียดอ่อนเกิดขึ้นแบบออฟไลน์ โดยหลีกเลี่ยงแบบออนไลน์ การสัมผัส นอกจากนี้การใช้ DECO หรือ Town Crier ก็สามารถทำได้ การรักษาความลับที่แข็งแกร่งยิ่งขึ้น ช่วยให้สามารถสร้างรายงานตามข้อมูลที่ไม่ใช่ เปิดเผยแม้กระทั่งกับโหนด DON ดูตัวอย่างในส่วนที่ 4.3 และส่วนที่ 4.5 ฟังก์ชั่นสุ่มที่ตรวจสอบได้ (VRF): DApps หลายประเภทต้องการแหล่งที่มาของการสุ่มที่ถูกต้องที่สามารถยืนยันได้ เพื่อให้สามารถยืนยันการดำเนินการที่ยุติธรรมของตนเองได้ โทเค็นที่ไม่สามารถเข้ากันได้ (NFTs) เป็นตัวอย่าง ความหายากของคุณสมบัติ NFT ใน Aavegotchi [23] และ Axie Infinity [35] ถูกกำหนดโดย Chainlink VRF เช่นเดียวกับการกระจาย ของ NFTs โดยการวาดตามตั๋วในการ์ด Ether [102]; ความหลากหลายของ DApps ของเกมที่มีการสุ่มผลลัพธ์ และเครื่องมือทางการเงินที่แหวกแนว เช่น เกมออมทรัพย์ที่ไม่มีการสูญเสีย เช่น PoolTogether [89] ซึ่งจัดสรรเงินทุนให้กับ ผู้ชนะแบบสุ่ม แอปพลิเคชัน blockchain และไม่ใช่-blockchain อื่นๆ จำเป็นต้องมีความปลอดภัยเช่นกัน แหล่งที่มาของการสุ่ม รวมถึงการคัดเลือกคณะกรรมการระบบกระจายอำนาจ และ การดำเนินการลอตเตอรี แม้ว่าบล็อก hashes สามารถทำหน้าที่เป็นแหล่งที่มาของการสุ่มที่คาดเดาไม่ได้ แต่ก็มีความเสี่ยงที่จะถูกจัดการโดยนักขุดฝ่ายตรงข้าม (และในระดับหนึ่งโดยผู้ใช้ที่ส่ง ธุรกรรม) Chainlink VRF [78] นำเสนอทางเลือกที่ปลอดภัยกว่ามาก อ oracle มีคู่คีย์ส่วนตัว / สาธารณะที่เกี่ยวข้อง (sk, pk) ซึ่งมีคีย์ส่วนตัวถูกเก็บรักษาไว้แบบห่วงโซ่และมีเผยแพร่คีย์สาธารณะ pk หากต้องการส่งออกค่าสุ่มก็ ใช้ sk กับเมล็ดพันธุ์ที่คาดเดาไม่ได้ x ที่ได้รับการตกแต่งโดยสัญญาที่พึ่งพา (เช่น บล็อก hash และพารามิเตอร์เฉพาะของ DApp) โดยใช้ฟังก์ชัน F โดยให้ค่า y = Fsk(x) พร้อมกับ หลักฐานความถูกต้อง (ดู [180] สำหรับ VRF ที่มีใน Chainlink) อะไรทำให้ VRF ที่ตรวจสอบได้คือข้อเท็จจริงที่ว่าด้วยความรู้เรื่อง pk จึงสามารถตรวจสอบความถูกต้องของการพิสูจน์และดังนั้นของ y ได้ ส่งผลให้ค่า y ไม่สามารถคาดเดาได้สำหรับ a ฝ่ายตรงข้ามที่ไม่สามารถทำนาย x หรือเรียนรู้ sk และเป็นไปไม่ได้ที่บริการจะจัดการChainlink VRF อาจถูกมองว่าเป็นเพียงหนึ่งในตระกูลแอปพลิเคชันที่เกี่ยวข้องกับการดูแลคีย์ส่วนตัวของห่วงโซ่ โดยทั่วไปแล้ว DONs สามารถให้ความปลอดภัยได้ การจัดเก็บแบบกระจายอำนาจของแต่ละคีย์สำหรับแอปพลิเคชันและ/หรือผู้ใช้ และรวมเข้าด้วยกัน ความสามารถนี้ด้วยการคำนวณทั่วไป ผลลัพธ์ที่ได้คือโฮสต์ของแอพพลิเคชั่นของ ซึ่งเราจะยกตัวอย่างบางส่วนในบทความนี้ รวมถึงการจัดการคีย์สำหรับ Proof of สำรอง (ดูหัวข้อ 4.1) และสำหรับข้อมูลประจำตัวที่กระจายอำนาจของผู้ใช้ (และดิจิทัลอื่น ๆ ทรัพย์สิน) (ดูหัวข้อ 4.3) ผู้ดูแล: Chainlink Keepers [87] ช่วยให้นักพัฒนาสามารถเขียนโค้ดสำหรับการกระจายอำนาจ การดำเนินการของงาน off-chain โดยทั่วไปจะทริกเกอร์การดำเนินการที่อาศัย smart contracts ก่อนการถือกำเนิดของ Keepers เป็นเรื่องปกติที่นักพัฒนาจะต้องดำเนินการนอกเครือข่ายดังกล่าว ตรรกะของตัวเอง สร้างจุดรวมศูนย์ของความล้มเหลว (เช่นเดียวกับความพยายามในการพัฒนาซ้ำซ้อนจำนวนมาก) Keepers จะให้กรอบงานที่ใช้งานง่ายแทน การกระจายอำนาจจากภายนอกของการดำเนินงานเหล่านี้ ช่วยให้วงจรการพัฒนาสั้นลงและ รับประกันความมีชีวิตชีวาและคุณสมบัติด้านความปลอดภัยอื่น ๆ ผู้ดูแลสามารถรองรับใด ๆ ของเป้าหมายกระตุ้นที่หลากหลาย รวมถึงการชำระบัญชีเงินกู้ขึ้นอยู่กับราคาหรือ การดำเนินการธุรกรรมทางการเงิน การเริ่มต้น Airdrops หรือการชำระเงินขึ้นอยู่กับเวลา ในระบบที่มีการเก็บเกี่ยวผลผลิต เป็นต้น ในกรอบงาน DON ผู้ริเริ่มอาจถูกมองว่าเป็นเพียงภาพรวมของผู้รักษาในหลายแง่มุม ผู้ริเริ่มอาจใช้อะแดปเตอร์ จึงสามารถใช้ประโยชน์ได้ ไลบรารีอินเทอร์เฟซแบบโมดูลาร์สำหรับระบบออนไลน์และออฟเชน ช่วยให้เกิดความรวดเร็ว การพัฒนาฟังก์ชันการทำงานที่ปลอดภัยและซับซ้อน ผู้ริเริ่มเริ่มต้นการคำนวณใน ไฟล์ปฏิบัติการซึ่งตัวเองมีความสามารถรอบด้านเต็มรูปแบบของ DONs ทำให้สามารถ บริการกระจายอำนาจที่หลากหลายที่เรานำเสนอในบทความนี้สำหรับแอปพลิเคชันแบบออนไลน์และออฟไลน์ 3.6.4 ชื่อเสียงของโหนด / ประวัติประสิทธิภาพ ระบบนิเวศ Chainlink ที่มีอยู่จะบันทึกประวัติประสิทธิภาพของ การสนับสนุนโหนดบนห่วงโซ่ คุณลักษณะนี้ได้ก่อให้เกิดคอลเลกชันของทรัพยากรด้านชื่อเสียงที่นำเข้า กรอง และแสดงภาพข้อมูลประสิทธิภาพในแต่ละบุคคล ตัวดำเนินการโหนดและฟีดข้อมูล ผู้ใช้สามารถอ้างอิงแหล่งข้อมูลเหล่านี้เพื่อแจ้งให้ทราบ การตัดสินใจในการเลือกโหนดและติดตามการทำงานของเครือข่ายที่มีอยู่ ความสามารถที่คล้ายกันจะช่วยให้ผู้ใช้เลือก DONs ตัวอย่างเช่น ตลาดซื้อขายที่ไม่ได้รับอนุญาตในปัจจุบัน เช่น market.link อนุญาตโหนด ผู้ดำเนินการเพื่อแสดงรายการบริการ oracle ของตนและยืนยันตัวตนนอกสายโซ่ผ่านทาง บริการต่างๆ เช่น Keybase [4] ซึ่งผูกโปรไฟล์ของโหนดใน Chainlink เข้ากับ ชื่อโดเมนและบัญชีโซเชียลมีเดียที่มีอยู่ของเจ้าของ นอกจากนี้ประสิทธิภาพการทำงาน เครื่องมือวิเคราะห์ เช่น เครื่องมือที่มีอยู่ใน Market.link และ Reputation.link อนุญาต ผู้ใช้เพื่อดูสถิติเกี่ยวกับประสิทธิภาพที่ผ่านมาของแต่ละโหนด รวมถึงโหนดด้วย เวลาแฝงในการตอบสนองโดยเฉลี่ย ค่าเบี่ยงเบนของค่าในรายงานจากค่าที่เป็นเอกฉันท์ ถ่ายทอดผ่านห่วงโซ่ สร้างรายได้ เติมเต็มงาน และอื่นๆ เครื่องมือวิเคราะห์เหล่านี้ด้วย อนุญาตให้ผู้ใช้ติดตามการใช้งานเครือข่าย oracle ต่างๆ โดยผู้ใช้รายอื่น รูปแบบของการรับรองโดยนัยของโหนดที่รักษาความปลอดภัยเครือข่ายดังกล่าว ผลลัพธ์ที่ได้คือ fl ที่ "เว็บของ" trust” ซึ่งโดยการใช้โหนดเฉพาะ แอปพลิเคชันกระจายอำนาจที่มีมูลค่าสูงสร้างขึ้น สัญญาณของความไว้วางใจในโหนดเหล่านั้นที่ผู้ใช้รายอื่นสามารถสังเกตและคำนึงถึงได้ การตัดสินใจเลือกโหนดของตัวเอง ด้วย DONs (และเริ่มต้นด้วย OCR) ทำให้เกิดการเปลี่ยนแปลงในการประมวลผลธุรกรรมและ กิจกรรมสัญญาโดยทั่วไปของห่วงโซ่ โมเดลการกระจายอำนาจสำหรับโหนดการบันทึก ประสิทธิภาพยังคงเป็นไปได้ภายใน DON เอง ประสิทธิภาพสูงจริงๆ และความจุข้อมูล DONs ทำให้สามารถสร้างบันทึกแบบละเอียดได้ วิธีและยังดำเนินการคำนวณแบบกระจายอำนาจในบันทึกเหล่านี้ โดยให้ผลสรุปที่น่าเชื่อถือซึ่งสามารถใช้บริการชื่อเสียงและจุดตรวจสอบได้ เมนเชน. แม้ว่าโดยหลักการแล้วจะเป็นไปได้ที่ DON บิดเบือนพฤติกรรมของโหนดที่เป็นส่วนประกอบ หากโหนดส่วนใหญ่เสียหาย แต่เราสังเกตว่าส่วนรวม ประสิทธิภาพของ DON ในการส่งข้อมูลออนไลน์จะปรากฏบน MAINCHAIN จึงไม่อาจบิดเบือนความจริงได้ นอกจากนี้เรายังวางแผนที่จะสำรวจกลไกดังกล่าวด้วย กระตุ้นให้เกิดการรายงานภายในที่ถูกต้องเกี่ยวกับพฤติกรรมของโหนดใน DON ตัวอย่างเช่น โดยการรายงานชุดย่อยของโหนดที่มีประสิทธิภาพสูงซึ่งส่งคืนข้อมูลที่มีส่วนร่วมเร็วที่สุด ไปยังรายงานที่ถ่ายทอดบนลูกโซ่ DON สร้างแรงจูงใจให้โหนดโต้แย้งไม่ถูกต้อง รายงาน: การรวมโหนดอย่างไม่ถูกต้องในชุดย่อยนี้หมายถึงการยกเว้นโหนดอย่างไม่ถูกต้อง ที่ควรรวมไว้จึงลงโทษอย่างไม่ถูกต้อง ความล้มเหลวในการรายงานซ้ำโดย DON จะสร้างแรงจูงใจให้โหนดที่ซื่อสัตย์ออกจาก DON. การรวบรวมประวัติการปฏิบัติงานที่ถูกต้องและผลที่ตามมาโดยกระจายอำนาจ ความสามารถของผู้ใช้ในการระบุโหนดที่มีประสิทธิภาพสูงและสำหรับตัวดำเนินการโหนดในการสร้าง ชื่อเสียงเป็นคุณลักษณะเด่นที่สำคัญของระบบนิเวศ Chainlink เรา แสดงในส่วนที่ 9 ว่าเราจะให้เหตุผลเกี่ยวกับสิ่งเหล่านั้นในฐานะส่วนสำคัญของความเข้มงวดและได้อย่างไร มุมมองที่กว้างขวางของความมั่นคงทางเศรษฐกิจที่จัดทำโดย DONs

บริการกระจายอำนาจที่เปิดใช้งานโดยการกระจายอำนาจ

ออราเคิล เน็ตเวิร์กส์ เพื่อแสดงให้เห็นความเก่งกาจของ DONs และวิธีที่พวกมันเปิดใช้งานบริการใหม่ๆ มากมาย เรานำเสนอห้าตัวอย่างของแอปพลิเคชันที่ใช้ DON ในส่วนนี้และอธิบาย สัญญาแบบผสมที่ตระหนักถึง: (1) Proof of Reserves ซึ่งเป็นรูปแบบของบริการข้ามสายโซ่; (2) การเชื่อมต่อกับระบบองค์กร / ระบบเดิม นั่นคือ การสร้างมิดเดิลแวร์ เลเยอร์นามธรรมที่อำนวยความสะดวกในการพัฒนาแอปพลิเคชัน blockchain โดยน้อยที่สุด blockchain-รหัสเฉพาะหรือความเชี่ยวชาญ; (3) ข้อมูลระบุตัวตนแบบกระจายอำนาจ เครื่องมือที่ทำให้ผู้ใช้สามารถ รับและจัดการเอกสารประจำตัวและข้อมูลประจำตัวของตนเอง (4) ช่องทางลำดับความสำคัญ บริการที่ช่วยให้มั่นใจในการรวมธุรกรรมโครงสร้างพื้นฐานที่สำคัญได้ทันเวลา (เช่น oracle รายงาน) บน blockchain; และ (5) การรักษาความลับ DeFi นั่นคือ การเงิน smart contracts ที่ปกปิดข้อมูลที่ละเอียดอ่อนของบุคคลที่เข้าร่วม นี่เรา