Chainlink: una red Oracle descentralizada

Özet

Bu teknik incelemede, Chainlink'nin orijinal Chainlink teknik incelemesindeki ilk konseptinin ötesindeki evrimine ilişkin bir vizyon ortaya koyuyoruz. öngörüyoruz oracle ağları için, mevcut ve yeni blockchain'leri hızlı, güvenilir ve gizliliği koruyan evrensel bağlantı ve zincir dışı hesaplama smart contracts. Planımızın temeli Merkezi Olmayan Oracle Ağları dediğimiz şeydir veya Kısaca DONs. DON, Chainlink komitesi tarafından bakımı yapılan bir ağdır düğümler. Seçilen oracle fonksiyonlarının sınırsız aralığından herhangi birini destekler. Komite tarafından dağıtılır. Bir DON bu nedenle güçlü bir soyutlama katmanı görevi görür, smart contracts için kapsamlı zincir dışı kaynaklara ve son derece yüksek düzeyde arayüzler sunan DON içinde verimli ancak merkezi olmayan zincir dışı bilgi işlem kaynakları. DONs sıçrama tahtası olarak kullanıldığında, Chainlink yedi alandaki ilerlemelere odaklanmayı planlıyor kilit alanlar: • Hibrit smart contracts: Zincir üzerinde güvenli bir şekilde oluşturarak mevcut smart contract yeteneklerini artırmak için güçlü, genel bir çerçeve sunar ve zincir dışı bilgi işlem kaynaklarını hibrit smart contracts dediğimiz şeye aktarıyoruz. • Karmaşıklığı ortadan kaldırmak: Geliştiricilere ve kullanıcılara basit çözümler sunmak işlevsellik, karmaşık temel bilgilere aşina olma ihtiyacını ortadan kaldırır protokoller ve sistem sınırları. • Ölçeklendirme: oracle hizmetlerinin gecikmelere ve aktarım hızlarına ulaşmasını sağlamak yüksek performanslı merkezi olmayan sistemler tarafından talep edilmektedir. • Gizlilik: blockchains'yi birleştiren yeni nesil sistemlerin etkinleştirilmesi hassas kişiler için güçlü yeni gizlilik korumalarıyla doğuştan gelen şeffaflık veri. • İşlemler için sipariş adaleti: İşlem sıralamasını çeşitli yollarla destekleme Son kullanıcılar için adil olan ve önden çalıştırma ve diğer saldırıları önleyen botlar ve sömürücü madenciler. • Güvenin en aza indirilmesi: Son derece güvenilir bir destek katmanı oluşturmak smart contracts ve diğer oracle bağımlı sistemler, merkezi olmayan yönetim, yüksek güvenlikli blockchains'ye güçlü sabitleme, kriptografik teknikler ve kriptoekonomik garantiler. • Teşvik tabanlı (kriptoekonomik) güvenlik: DONs'deki düğümlerin, iyi kaynaklara sahip rakipler karşısında bile güvenilir ve doğru davranmak için güçlü ekonomik teşviklere sahip olmasını sağlayan mekanizmaların titizlikle tasarlanması ve sağlam bir şekilde dağıtılması. Chainlink topluluğunun ön ve devam eden yeniliklerini sunuyoruz Bu alanların her birinde genişlemenin ve giderek artan Chainlink ağı için planlanan güçlü özellikler.

Resumen

En este documento técnico, articulamos una visión para la evolución de Chainlink más allá de su concepción inicial en el documento técnico original Chainlink. prevemos un papel cada vez más amplio para las redes oracle, en el que complementan y mejoran las blockchain existentes y nuevas al proporcionar servicios rápidos, confiables y conectividad universal que preserva la confidencialidad y computación fuera de cadena para smart contracts. La base de nuestro plan es lo que llamamos Redes Oracle Descentralizadas, o DONs para abreviar. Un DON es una red mantenida por un comité de Chainlink nodos. Admite cualquiera de una gama ilimitada de funciones oracle elegidas para despliegue por parte del comité. Un DON actúa así como una poderosa capa de abstracción, ofreciendo interfaces para smart contracts a amplios recursos fuera de la cadena y altamente Recursos informáticos fuera de cadena eficientes pero descentralizados dentro del propio DON. Con DONs como trampolín, Chainlink planea centrarse en avances en siete áreas clave: • smart contracts híbridos: ofrece un marco general potente para aumentar las capacidades smart contract existentes mediante la composición segura en cadena. y recursos informáticos fuera de cadena en lo que llamamos smart contracts híbridos. • Abstraer la complejidad: presentar a los desarrolladores y usuarios soluciones sencillas. La funcionalidad elimina la necesidad de estar familiarizado con complejos subyacentes. protocolos y límites del sistema. • Escalado: garantizar que los servicios oracle alcancen las latencias y rendimientos que exigen los sistemas descentralizados de alto rendimiento. • Confidencialidad: Habilitar sistemas de próxima generación que combinen blockchains' Transparencia innata con nuevas y sólidas protecciones de confidencialidad para datos sensibles. datos. • Orden justo para las transacciones: respaldar la secuenciación de transacciones de maneras que sean justos para los usuarios finales y eviten ataques frontales y de otro tipo por parte de bots y mineros explotadores. • Minimización de la confianza: crear una capa de soporte altamente confiable para smart contracts y otros sistemas dependientes de oracle mediante descentralización, fuerte anclaje en blockchains de alta seguridad, criptográfico técnicas y garantías criptoeconómicas. • Seguridad (criptoeconómica) basada en incentivos: diseñar rigurosamente e implementar mecanismos robustos que garanticen que los nodos en DONs tengan fuertes incentivos económicos para comportarse de manera confiable y correcta, incluso frente a adversarios con buenos recursos. Presentamos innovaciones preliminares y en curso por parte de la comunidad Chainlink en cada una de estas áreas, proporcionando una imagen de la ampliación y cada vez mayor potentes capacidades planificadas para la red Chainlink.

giriiş

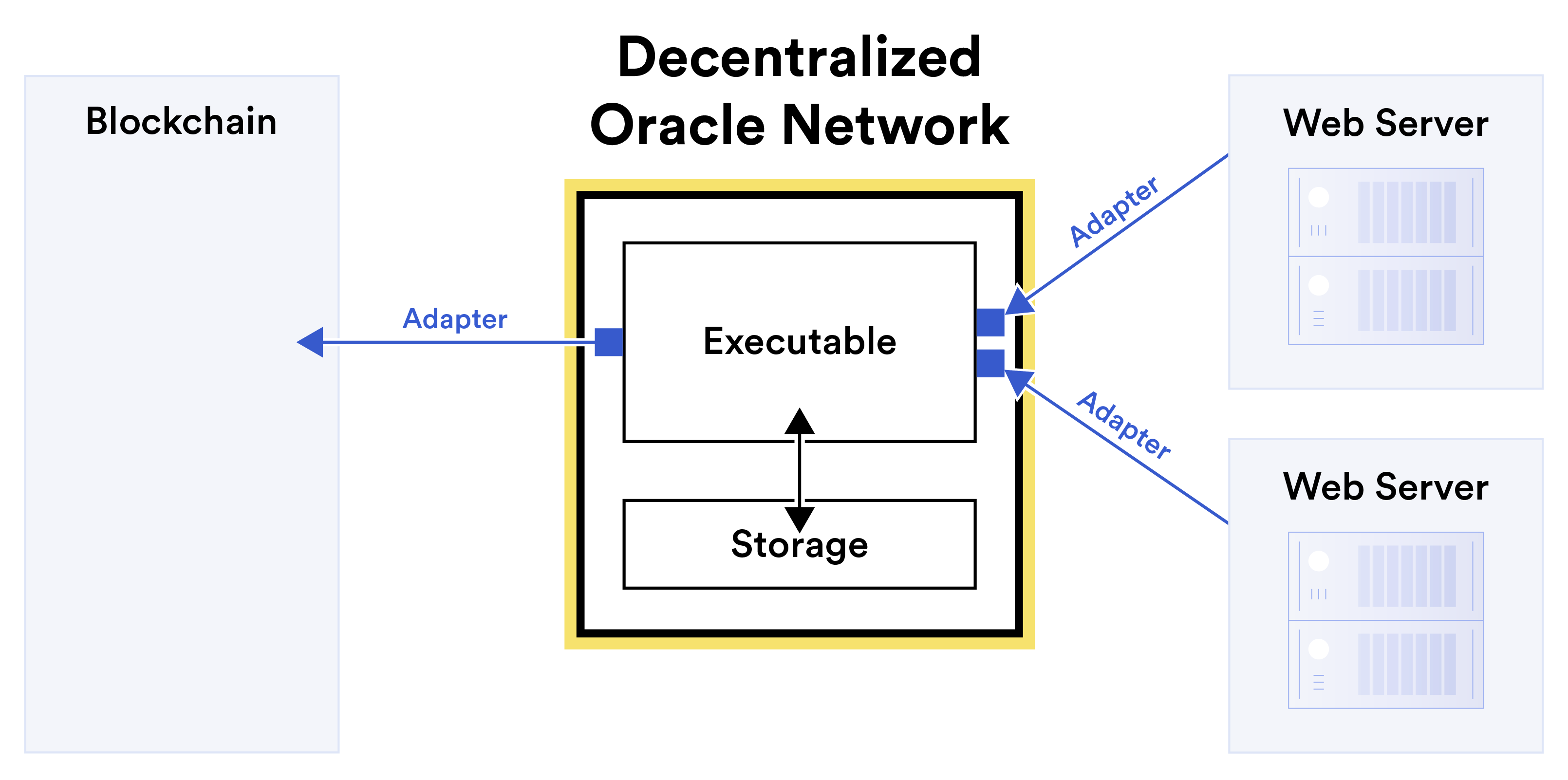

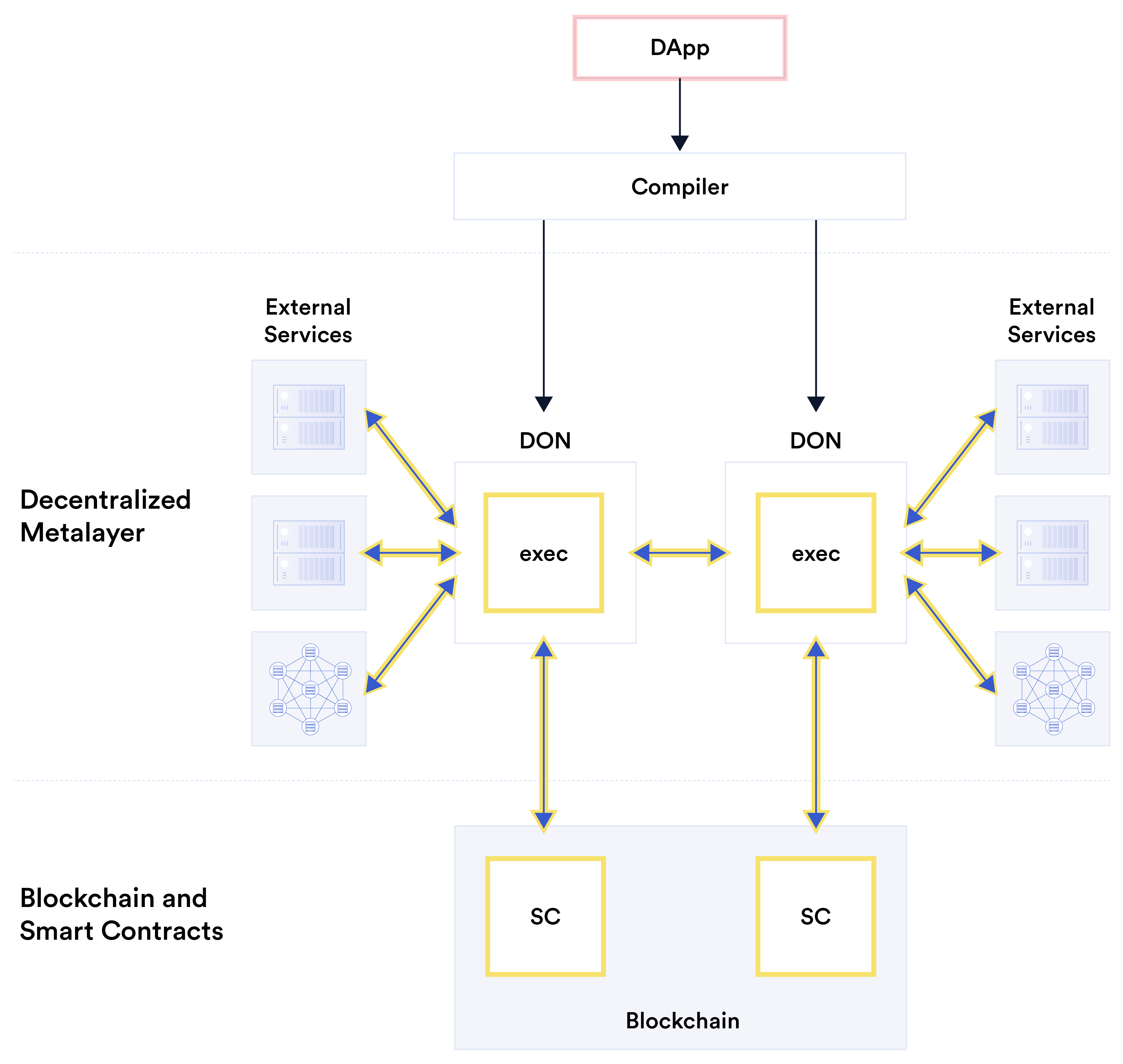

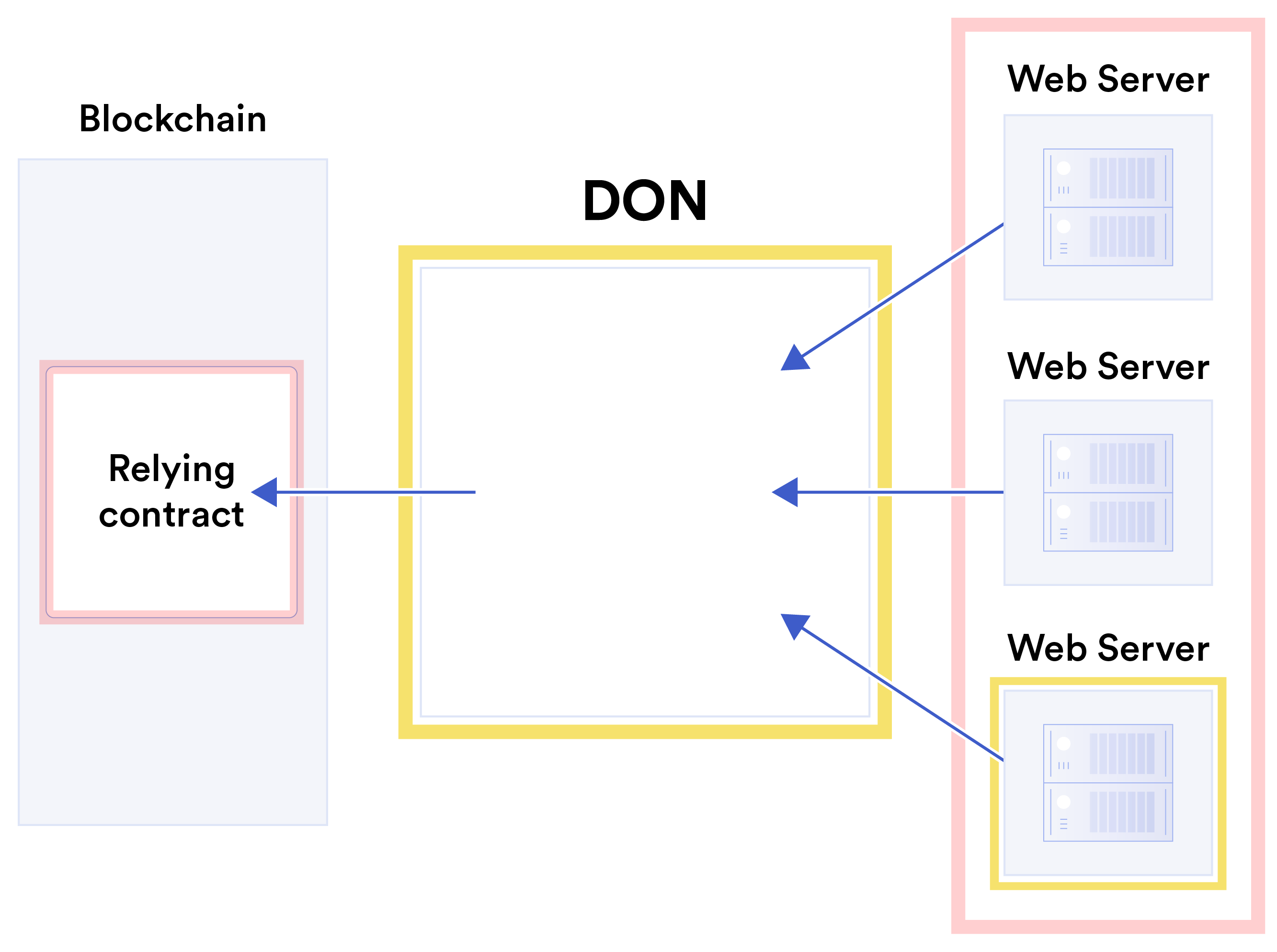

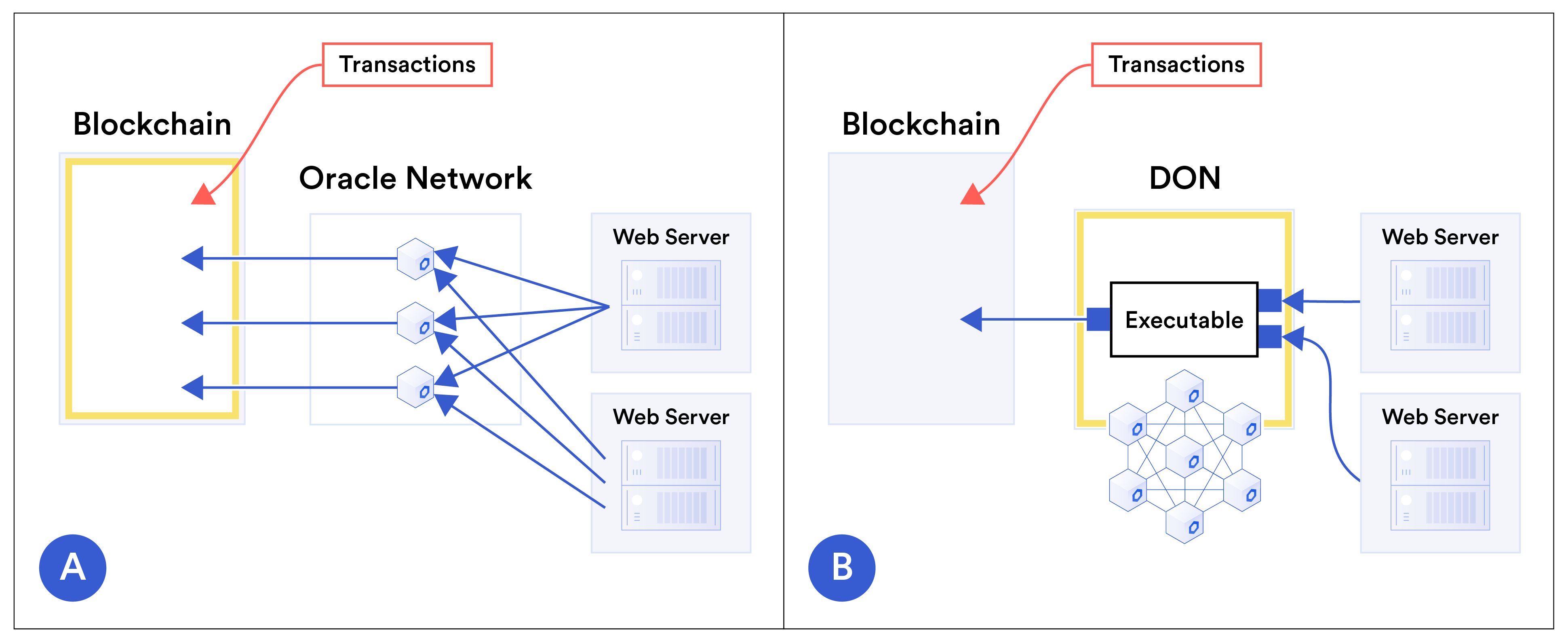

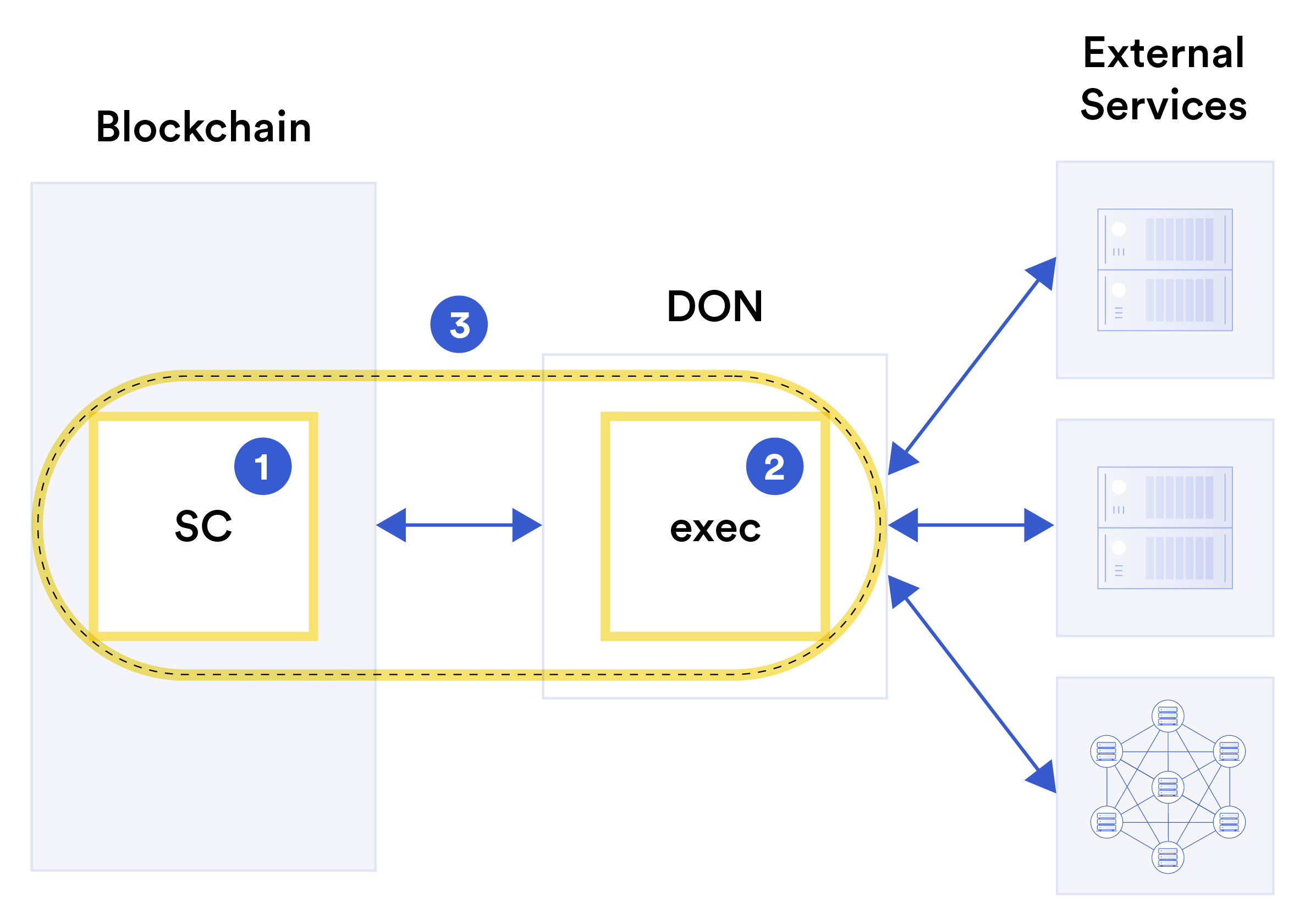

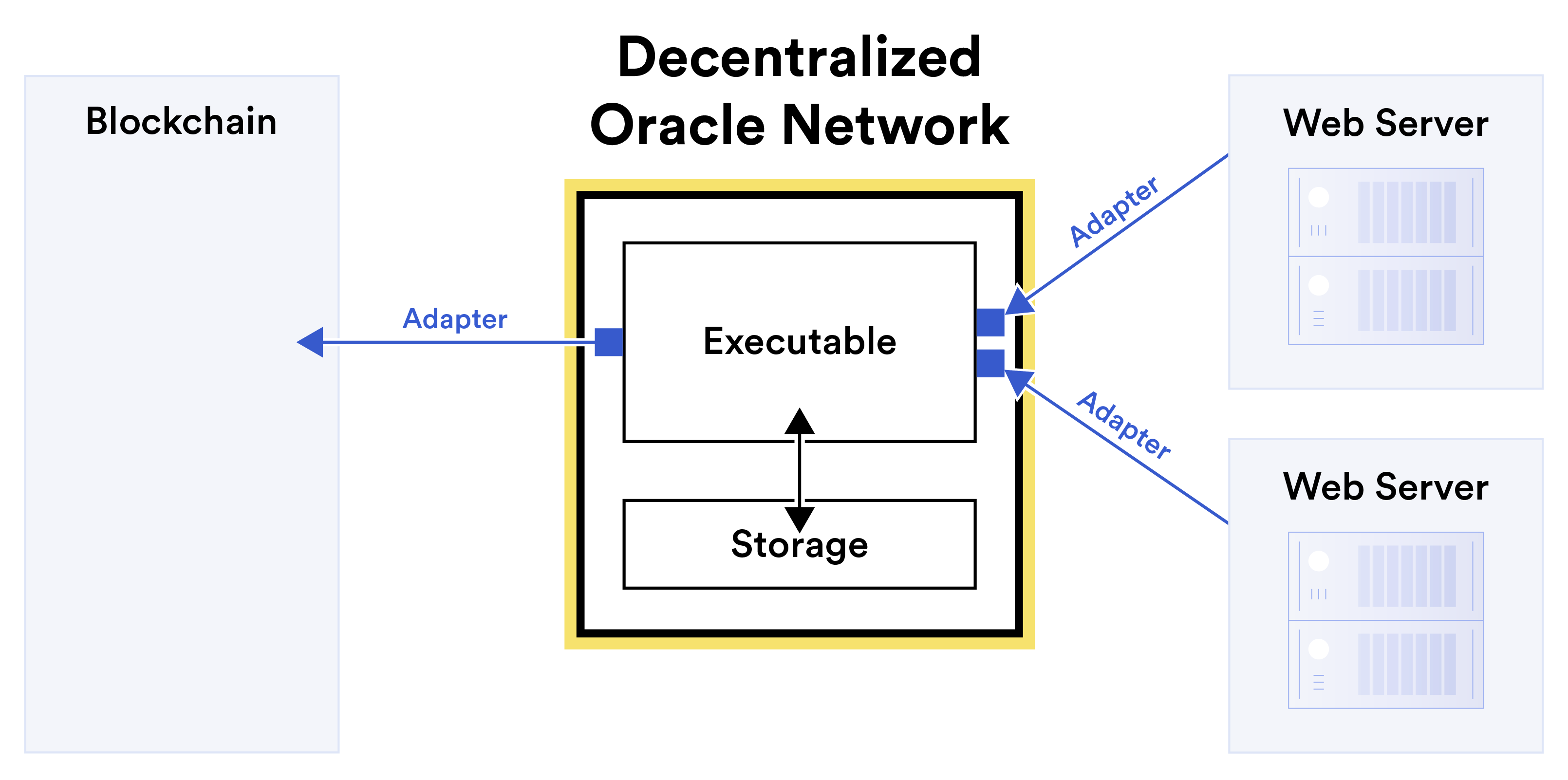

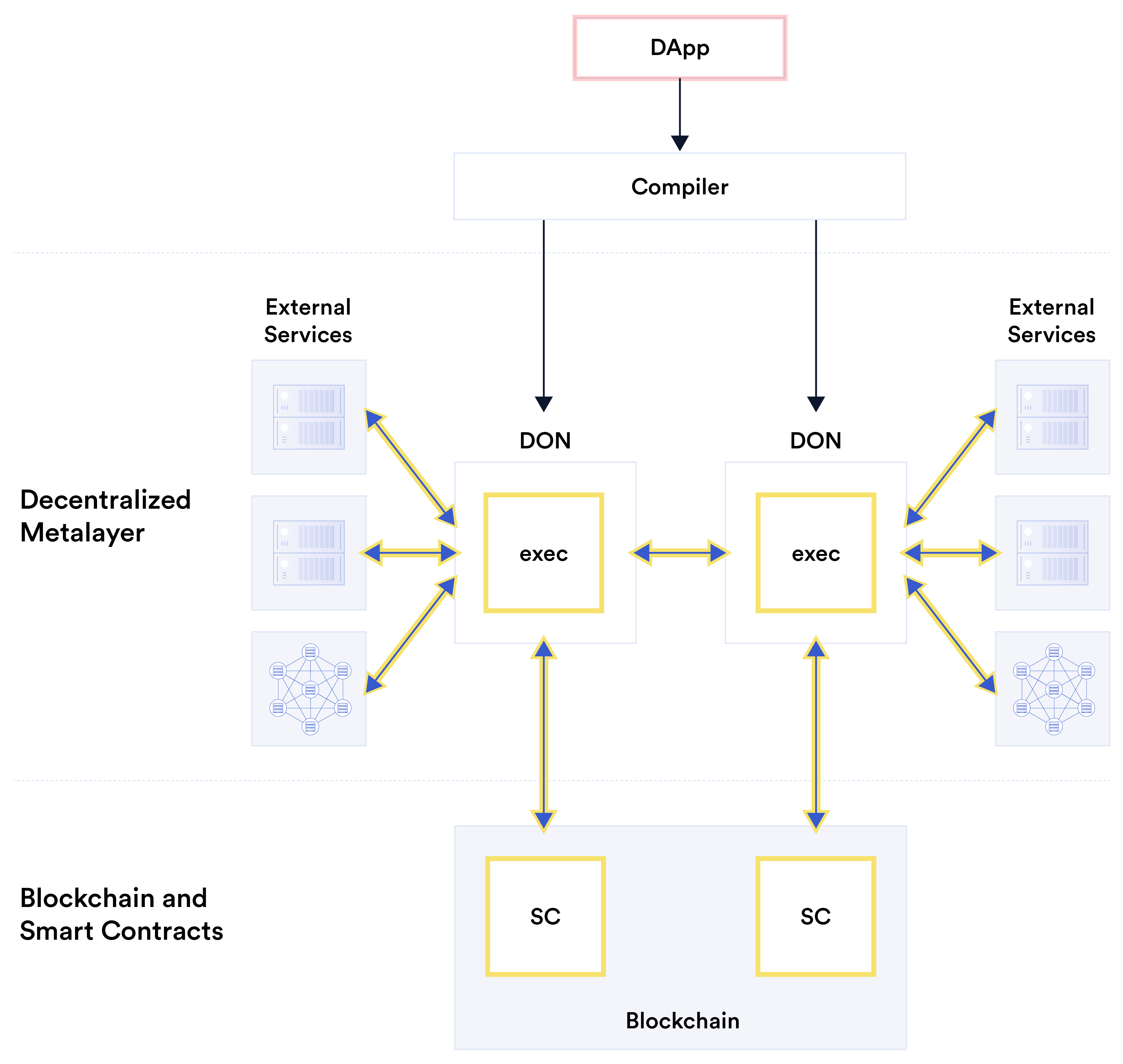

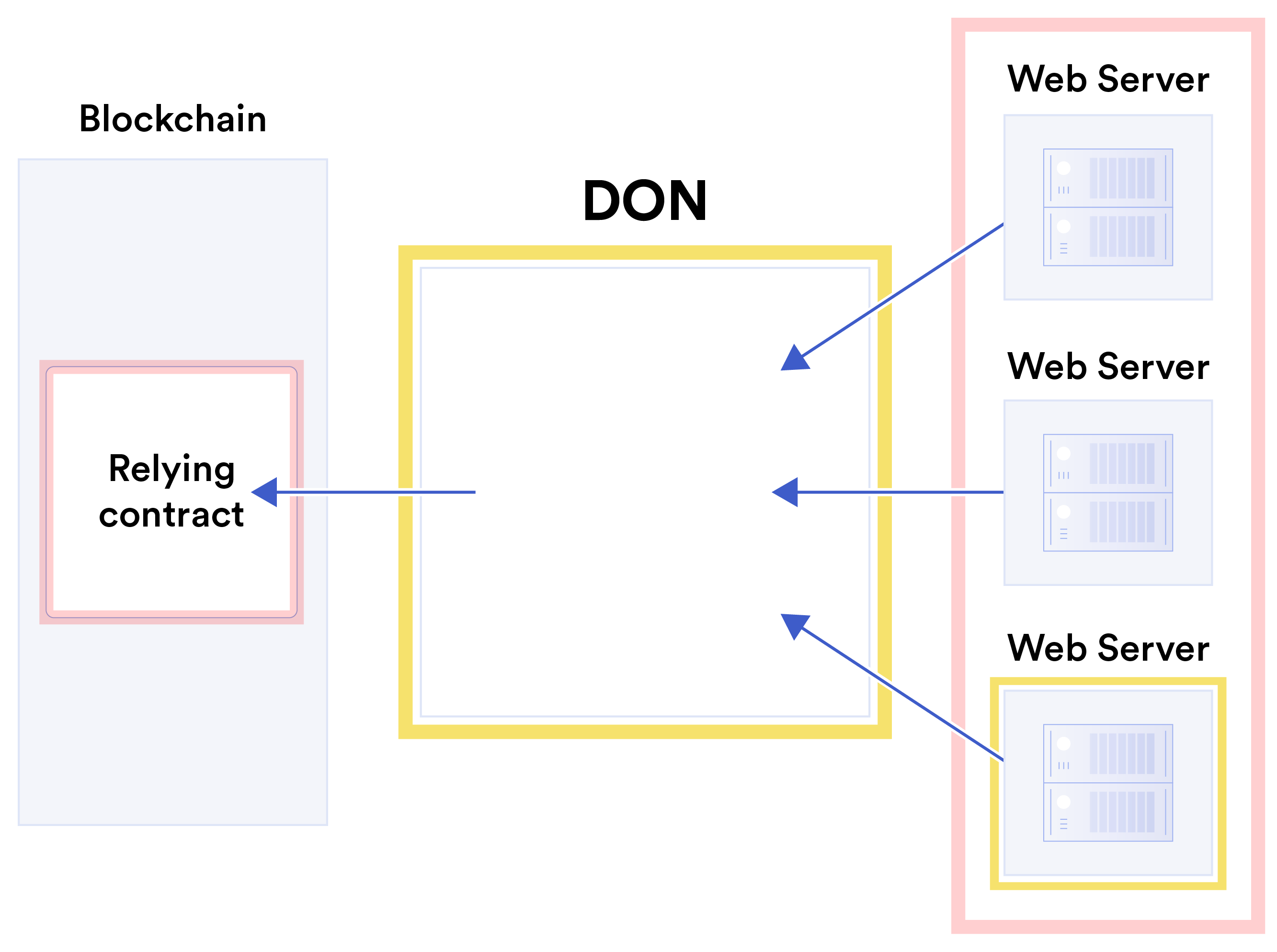

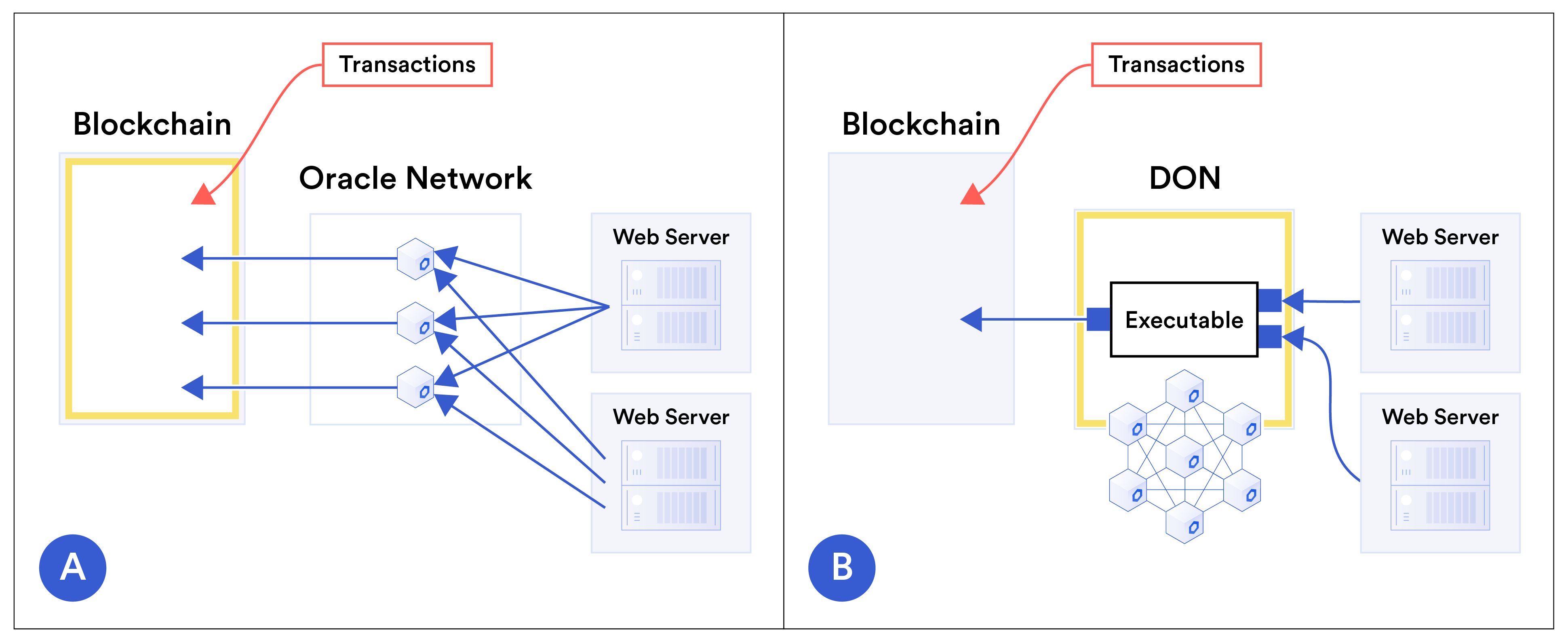

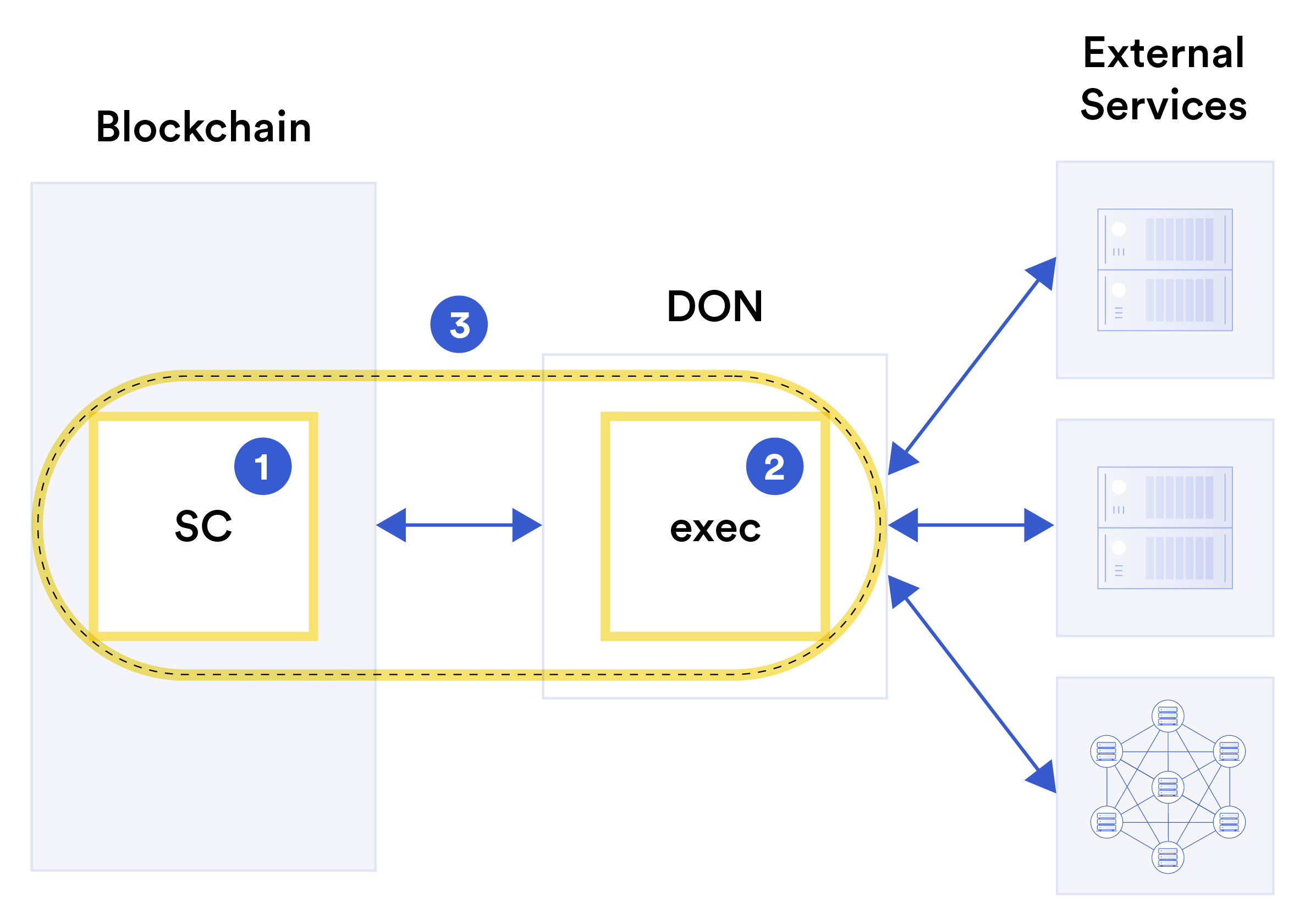

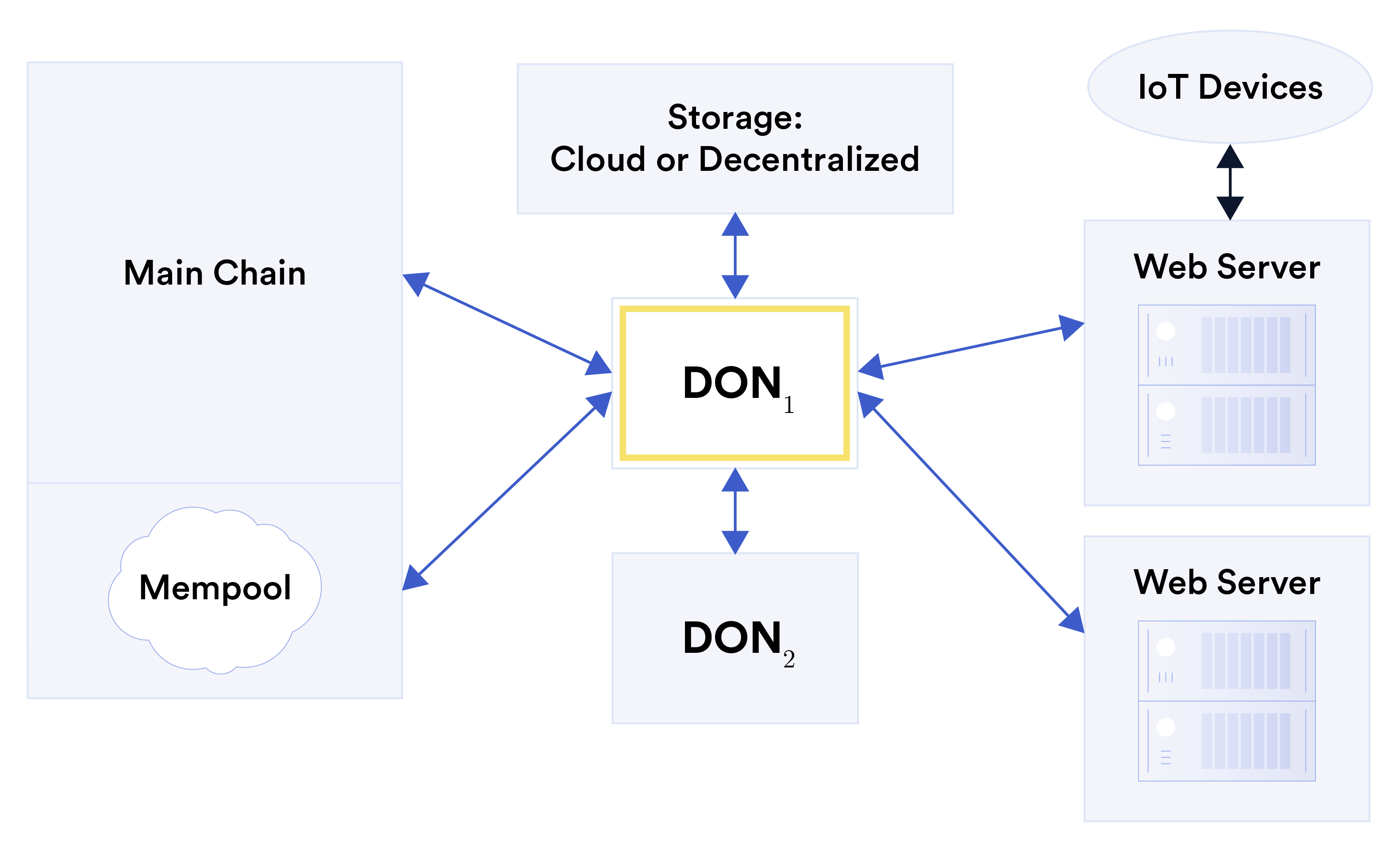

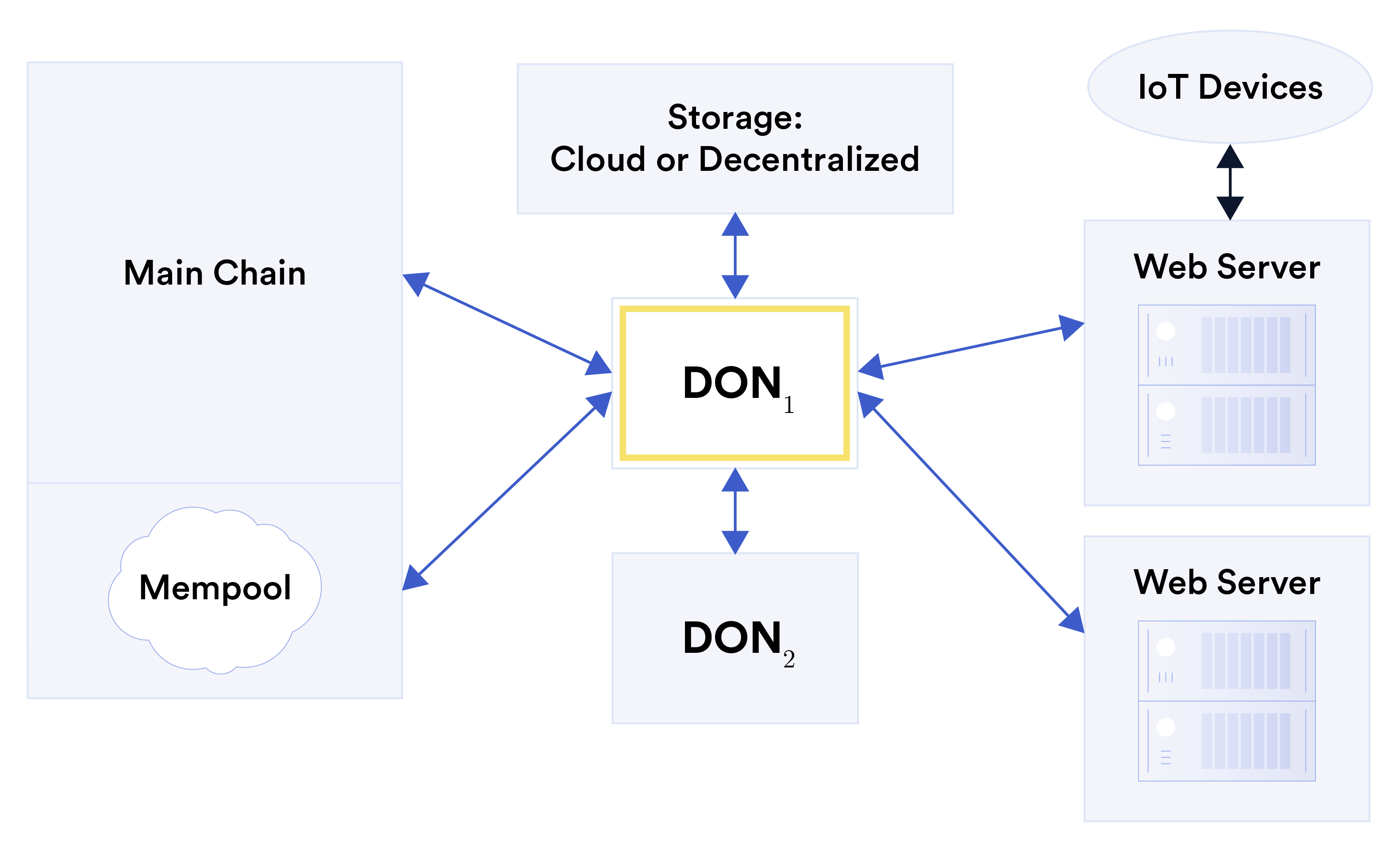

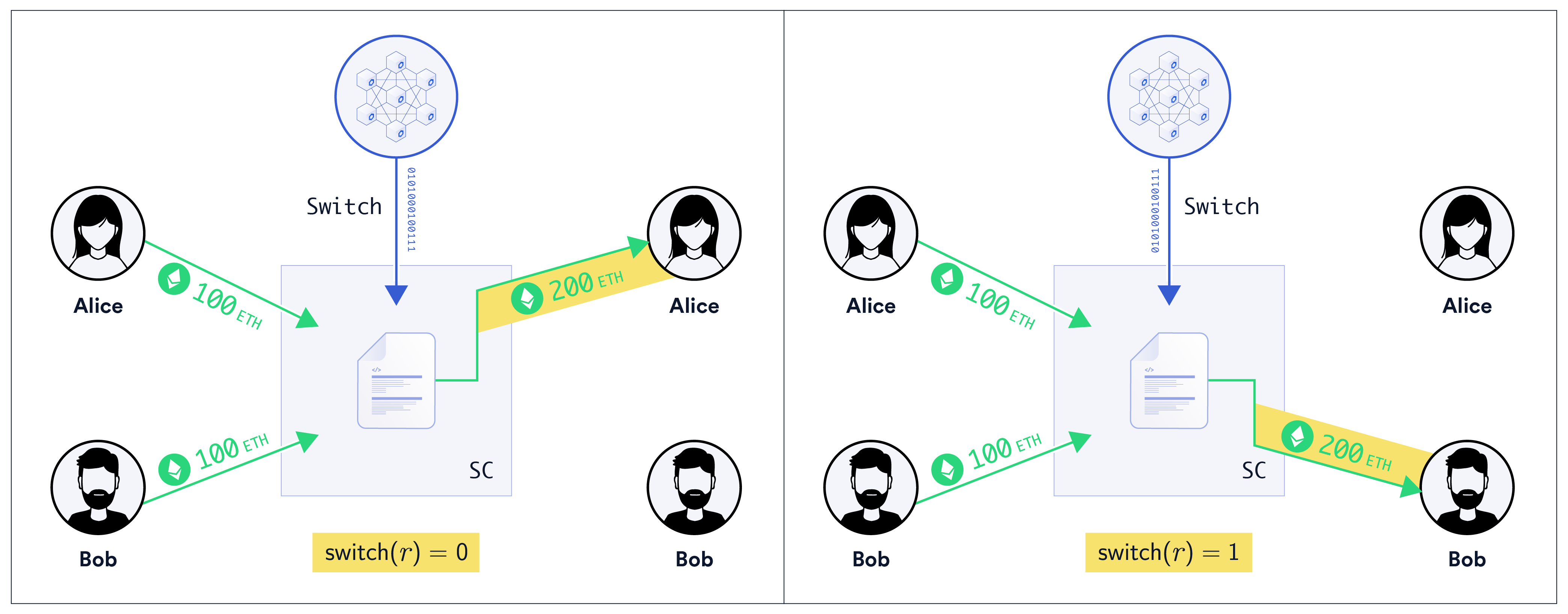

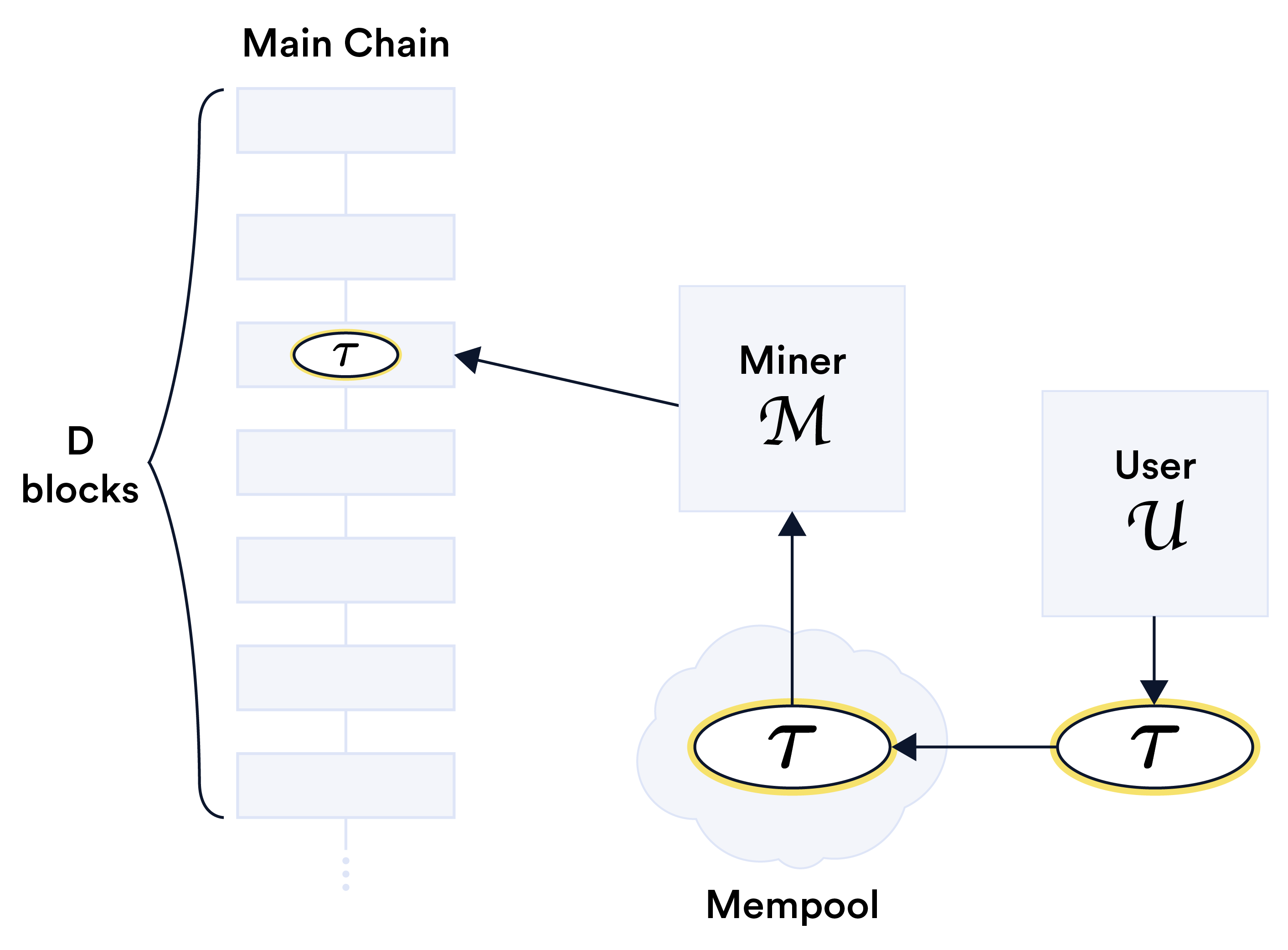

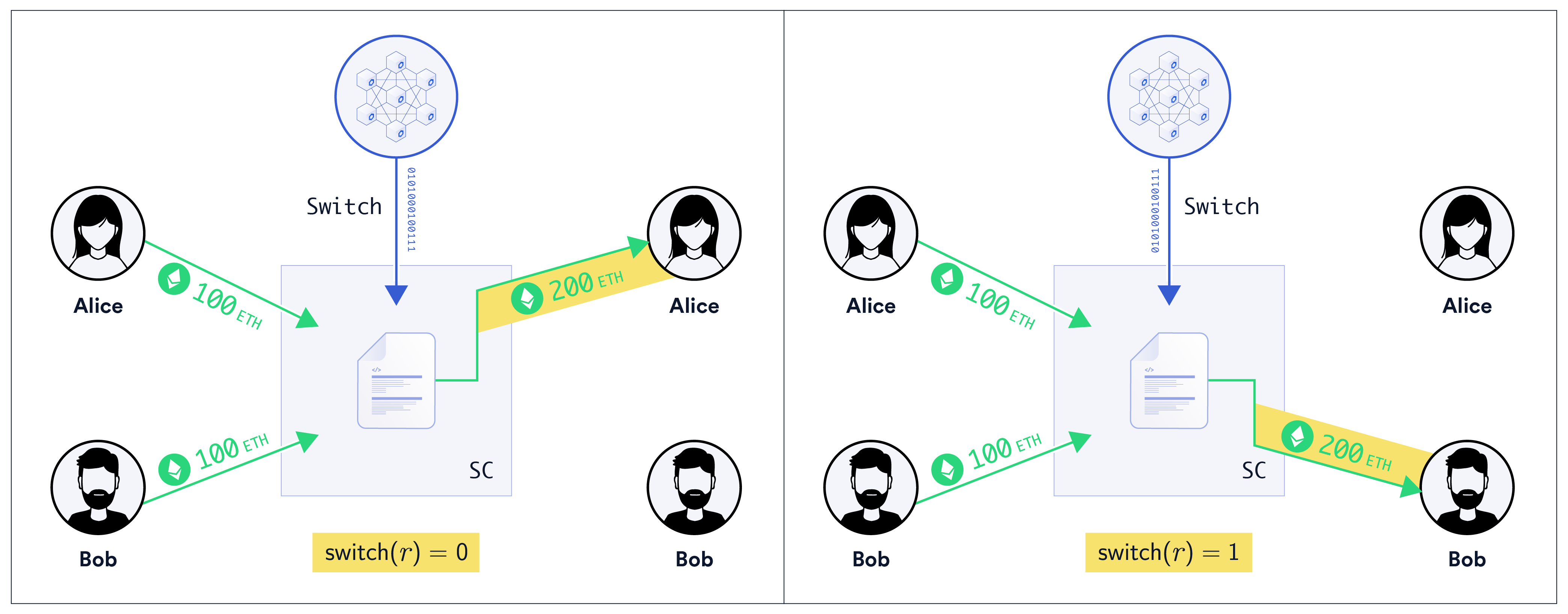

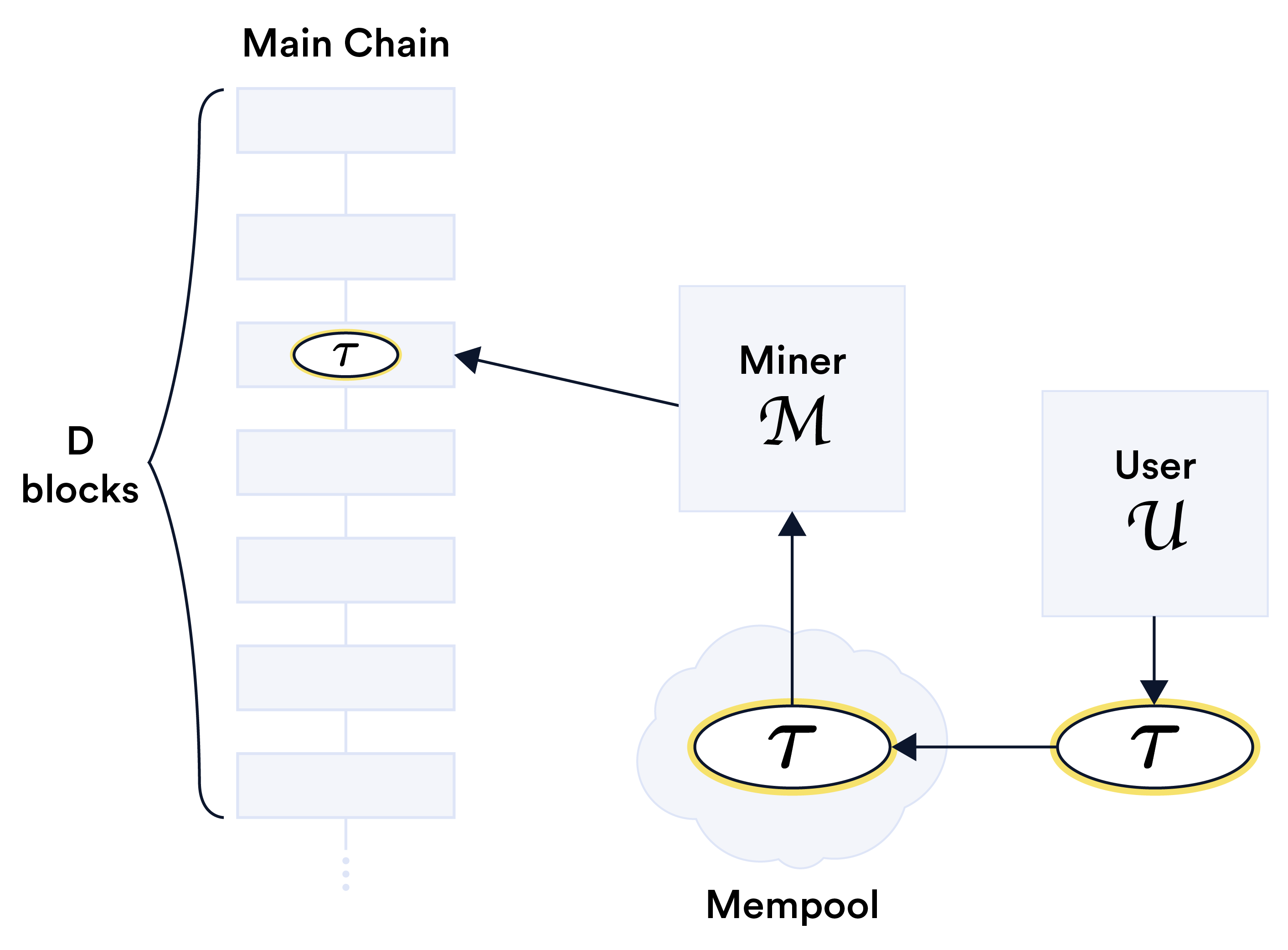

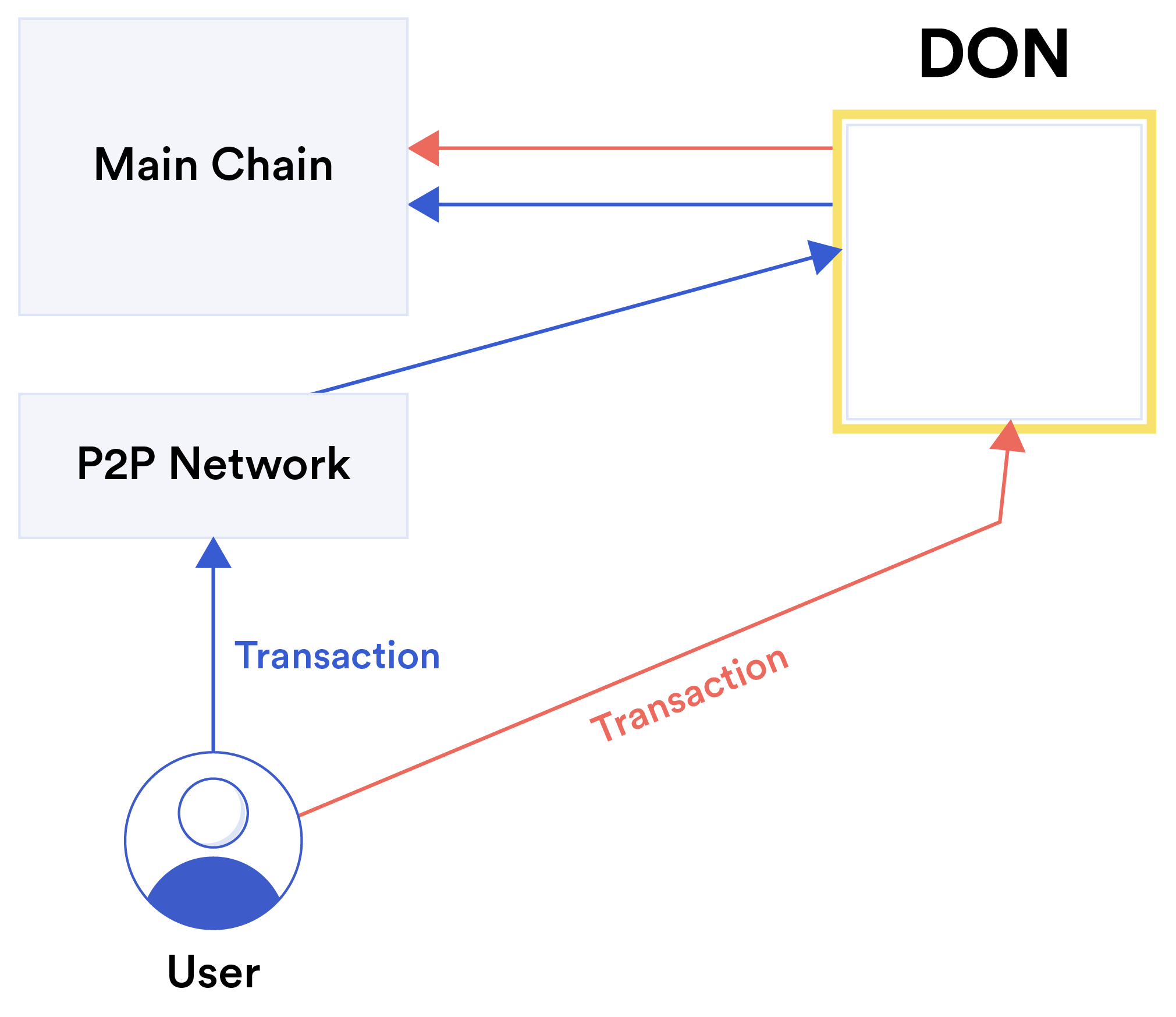

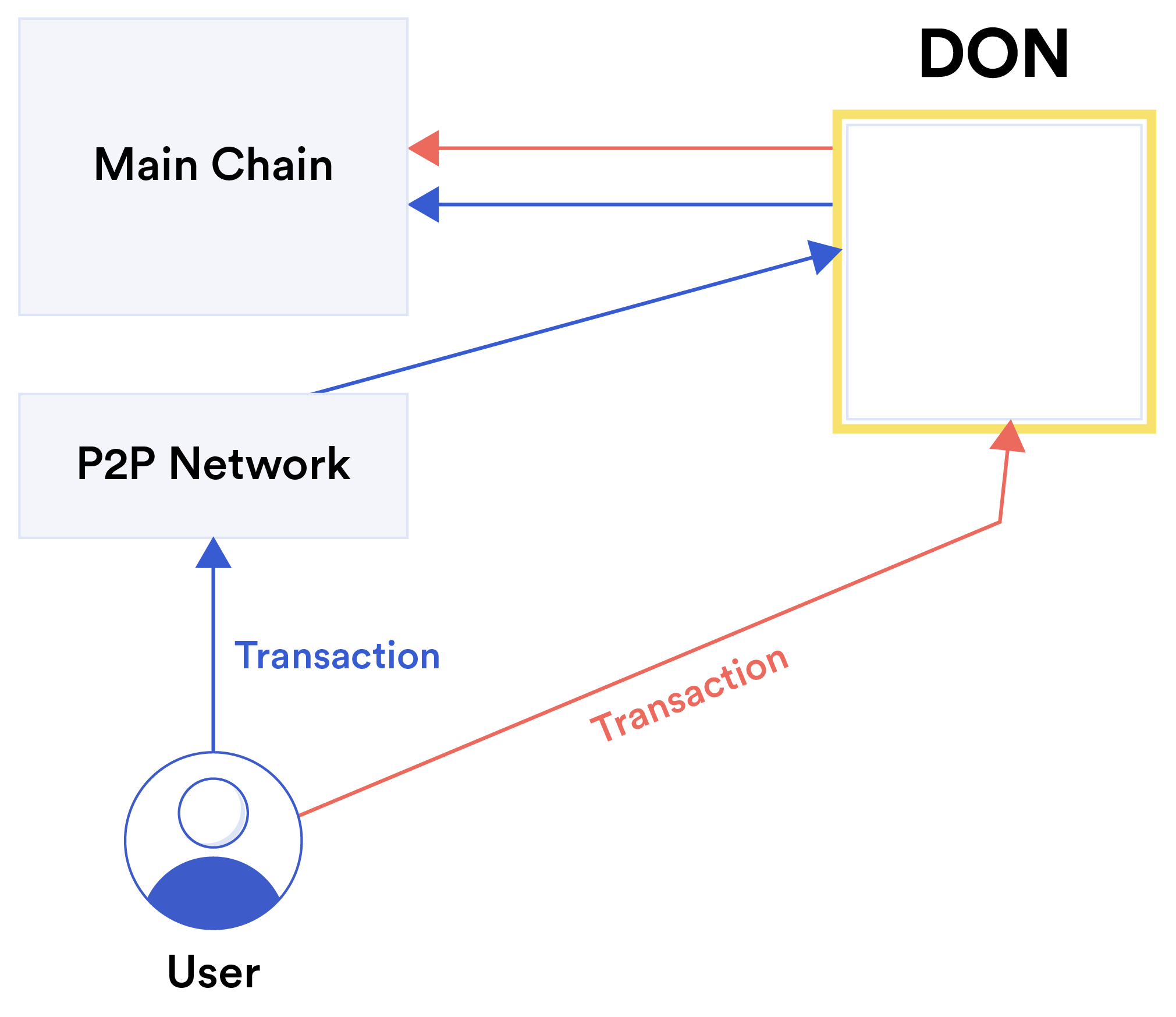

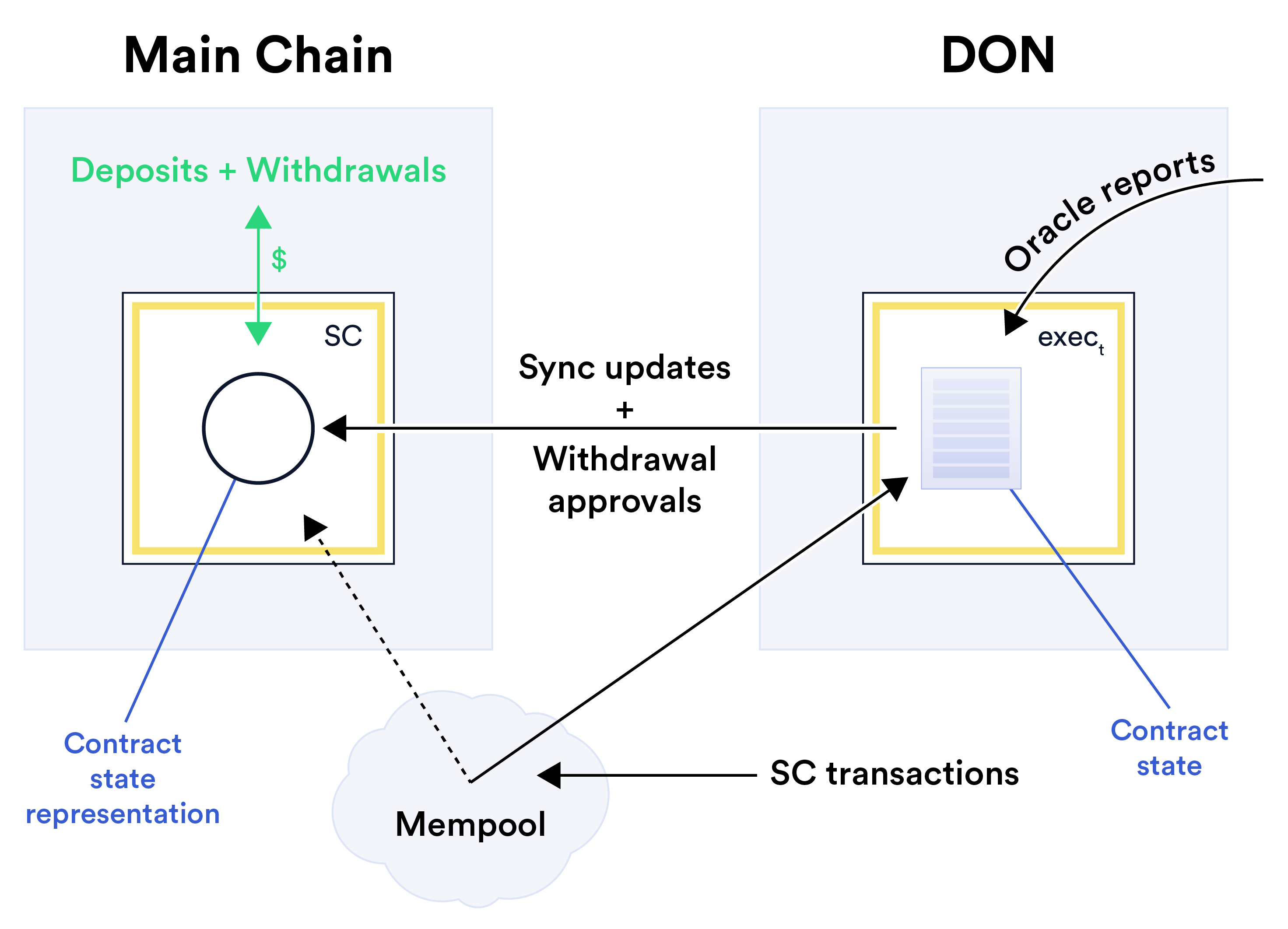

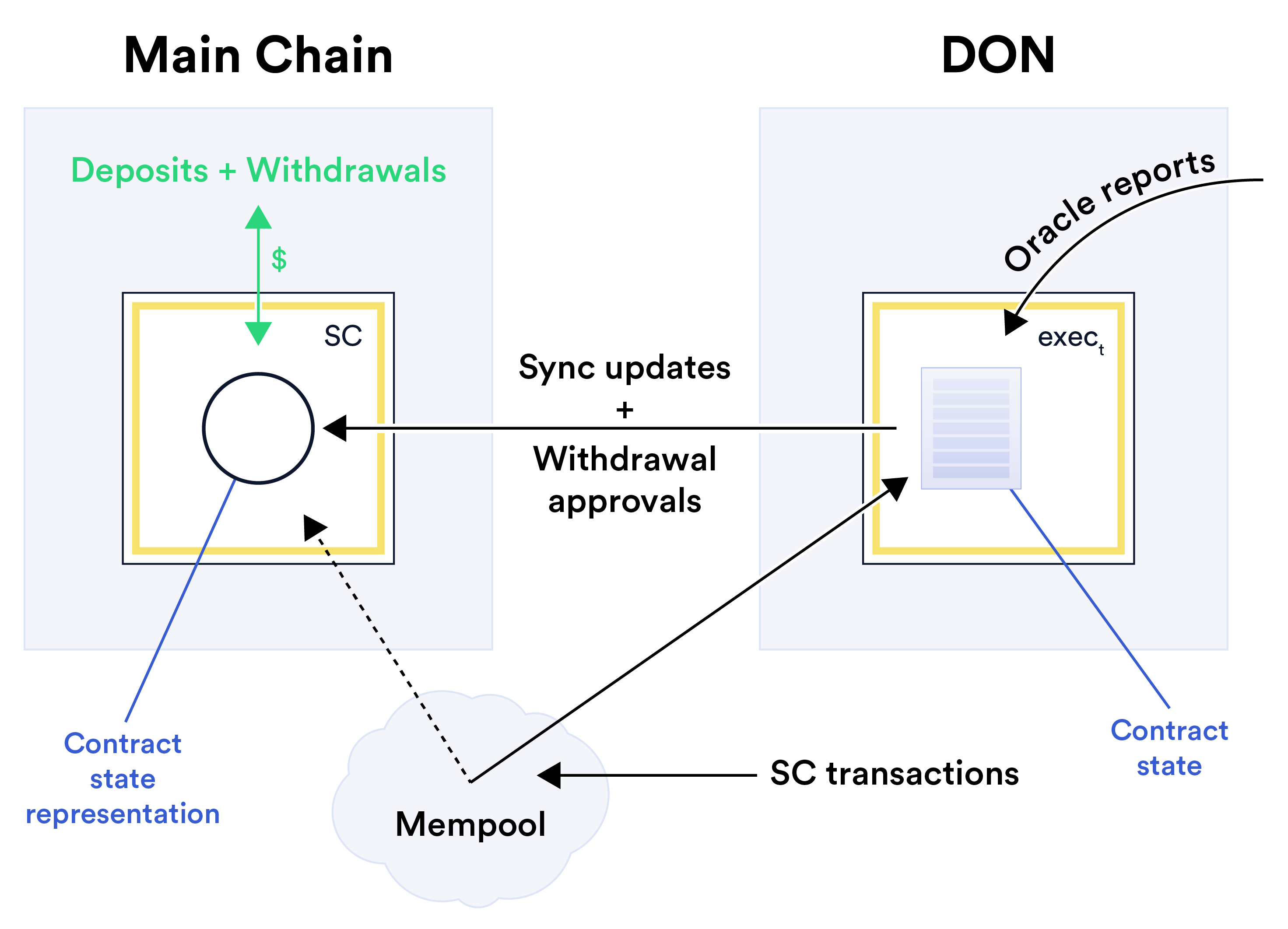

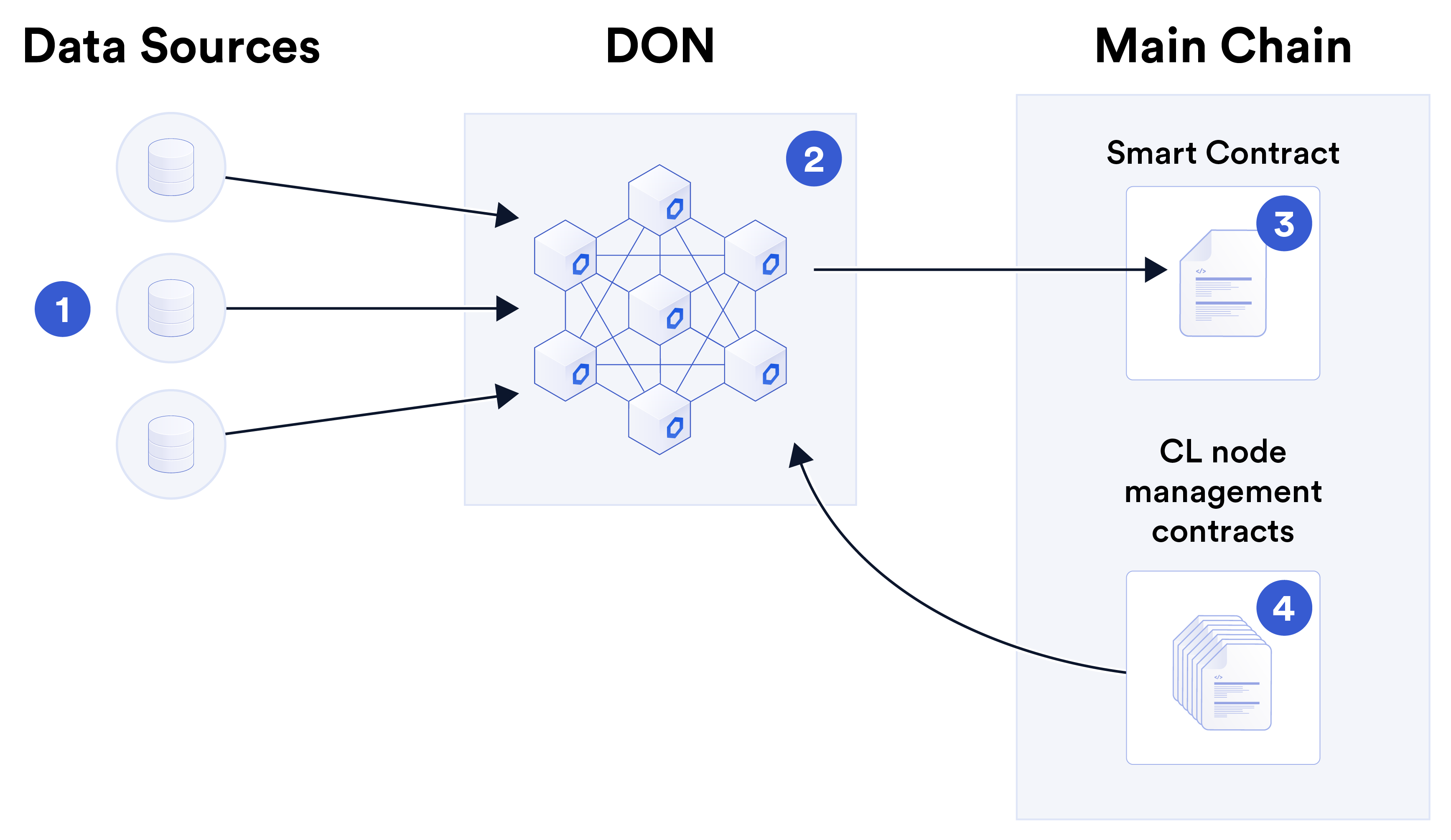

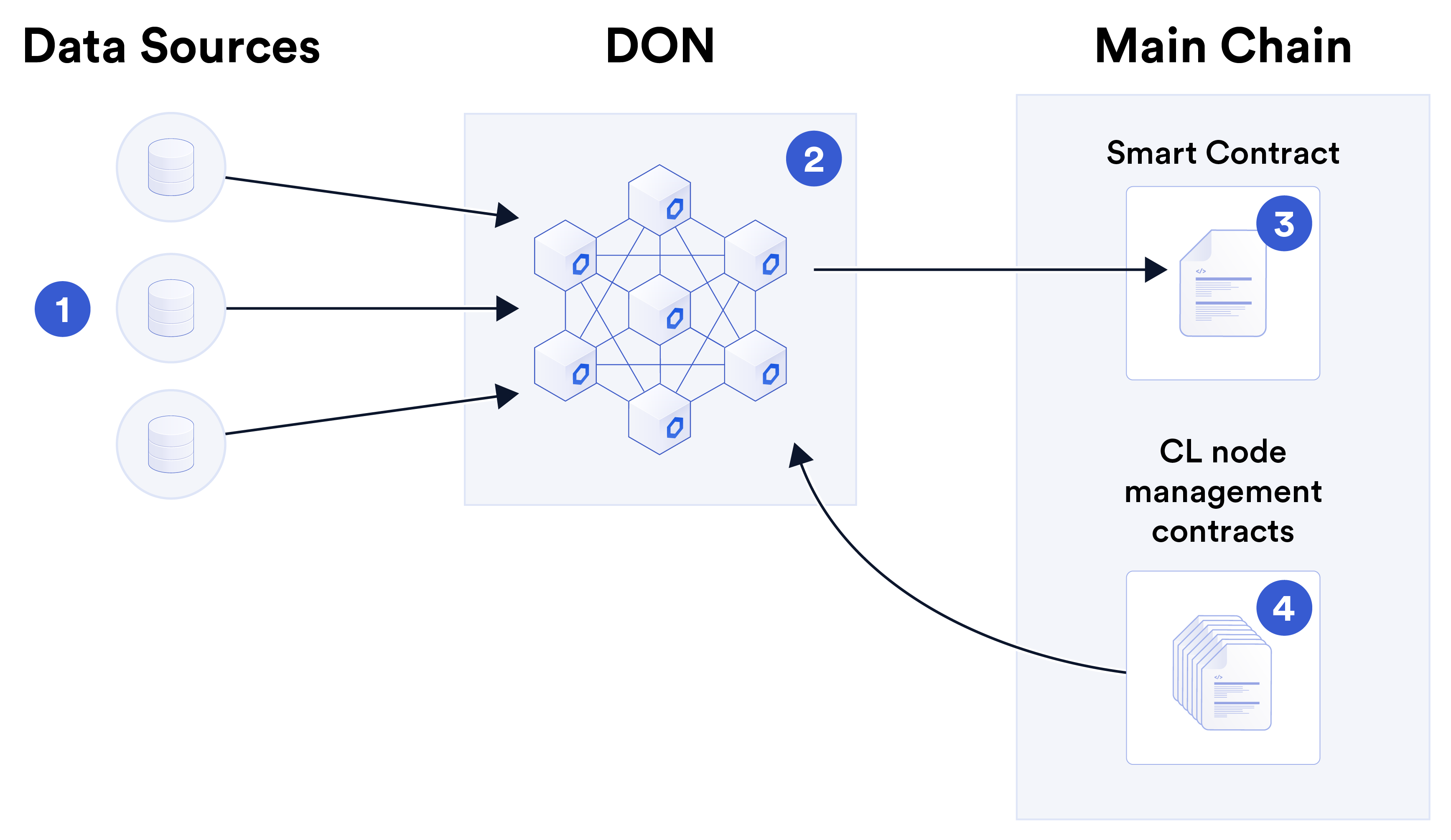

Blockchain oracle'ler günümüzde genellikle tek bir amacı olan merkezi olmayan hizmetler olarak görülüyor: zincir dışı kaynaklardan verileri blockchains'ye iletmek için. Kısa bir adım olsa da Verilerin iletilmesinden, üzerinde işlem yapılmasına, saklanmasına veya çift yönlü olarak iletilmesine kadar. Bu gözlem, oracles'nin işlevselliğine ilişkin çok daha geniş bir kavramı doğrulamaktadır. O da öyle smart contracts'nin artan hizmet gereksinimlerini karşılıyor ve giderek daha çok yönlü hale geliyor oracle ağlarına dayanan teknolojiler. Kısacası, bir oracle şunu yapabilir ve gerektirecektir: Zincir içi ve zincir dışı sistemler arasında genel amaçlı, çift yönlü, bilgi işlem özellikli bir arayüz olmalıdır. Oracles'ın blockchain ekosistemindeki rolü geliştirmektir smart contracts'nin performansını, işlevselliğini ve birlikte çalışabilirliğini Çok sayıda sektöre yeni güven modelleri ve şeffaflık getiriyoruz. Bu dönüşüm, hibrit smart contract'lerin kullanımının genişletilmesiyle gerçekleşecek. blockchains'nin zincir dışı sistemlerin benzersiz yeteneklerine sahip özel özellikleri oracle ağları oluşturur ve böylece zincir üstü sistemlerden çok daha fazla erişim ve güce ulaşır izolasyonda. Bu teknik incelemede, Chainlink 2.0 olarak adlandırdığımız, orijinal Chainlink teknik inceleme [98]'deki ilk konseptinin ötesinde Chainlink evrimi olarak adlandırdığımız şeye yönelik bir vizyon ifade ediyoruz. oracle ağları için giderek daha geniş bir rol öngörüyoruz; hibrit için hızlı, güvenilir ve gizliliği koruyan evrensel bağlantı ve bilgi işlem sağlayarak mevcut ve yeni blockchain'leri tamamlar ve geliştirirler smart contracts. oracle ağlarının yardımcı hizmetlere dönüşeceğine bile inanıyoruz yüksek bütünlüklü blockchain dereceli verileri blockchain ötesindeki sistemlere aktarmak için ekosistem. Bugün, çeşitli varlıklar kümesi tarafından yönetilen Chainlink düğümleri, oracle ağlarında bir araya gelerek rapor olarak bilinen şekilde smart contracts'ye veri aktarıyor. Böyle görüntüleyebiliriz oracle klasik fikir birliğine benzer bir komite olarak düğümler blockchain [72], ancak bağımsız işlevsellik sağlamak yerine mevcut blockchain'leri destekleme hedefiyle. Doğrulanabilir rastgele işlevler (VRF) ve Zincir Dışı Raporlama ile (OCR), Chainlink halihazırda smart contracts'nin ihtiyaç duyduğu hesaplama kaynaklarını sağlamaya yönelik genel amaçlı bir çerçeveye ve altyapıya doğru evriliyor. gelişmiş işlevsellik. Chainlink 2.0 planımızın temeli Merkezi Olmayan Oracle adını verdiğimiz şeydir Ağlar veya kısaca DONs. “oracle ağ” terimini kullanıma sunduğumuzdan beri orijinal Chainlink teknik inceleme [98], oracles her zamankinden daha zengin işlevsellik geliştirdi ve uygulama genişliği. Bu yazıda, terimin yeni bir tanımını sunuyoruz. Chainlink ekosistemine yönelik gelecek vizyonumuza. Bu görünümde, DON bir ağdır Chainlink düğümden oluşan bir komite tarafından sürdürülür. Bir fikir birliği protokolüne dayanan bu tarafından dağıtım için seçilen sınırsız aralıktaki oracle işlevlerinden herhangi birini destekler komite. Dolayısıyla bir DON, arayüzler sağlayan bir blockchain soyutlama katmanı görevi görür hem smart contracts hem de diğer sistemler için zincir dışı kaynaklara. Ayrıca sağlar Yüksek verimli ancak merkezi olmayan zincir dışı bilgi işlem kaynaklarına erişim. Genel olarak, a DON ana zincirdeki işlemleri destekler. Amacı güvenli ve esnek bir hizmet sunmaktır.Zincir içi ve zincir dışı hesaplamayı birleştiren ble hibrit smart contracts dış kaynaklara bağlantı. DONs'deki komitelerin kullanımında bile Chainlink'nin kendisinin olduğunu vurguluyoruz doğası gereği izinsiz kalır. DON'ler izinsiz bir uygulamanın temeli olarak hareket eder özel oracle ağlarını uygulamak için düğümlerin bir araya gelebileceği çerçeve izinli veya izinsiz olabilen düğümlerin dahil edilmesi için kendi rejimleri. DONs temel alınarak, Chainlink 2.0'da yedi alandaki ilerlemelere odaklanmayı planlıyoruz temel alanlar: hibrit smart contracts, karmaşıklığın ortadan kaldırılması, ölçeklendirme, gizlilik, işlemlerde adil düzen, güven minimizasyonu ve teşvik temelli (kriptoekonomik) güvenlik. Bu makalenin girişinde Merkezi Olmayanlara genel bir bakış sunuyoruz Bölüm 1.1'de Oracle Networks ve ardından Bölüm 1.2'de yedi temel yenilik alanımız. Bu makalenin geri kalanının organizasyonunu Bölüm 1.3'te açıklıyoruz. 1.1 Merkezi Olmayan Oracle Ağları Merkezi Olmayan Oracle Ağları, yetenekleri geliştirmek ve genişletmek için tasarlanmıştır smart contracts hedefindeki blockchain veya ana zincirdeki işlevler aracılığıyla yerel olarak mevcut değildir. Bunu, içinde bulunan üç temel kaynağı sağlayarak yaparlar. bilgi işlem sistemleri: ağ oluşturma, depolama ve hesaplama. Bir DON şunu sunmayı amaçlamaktadır: Bu kaynaklar güçlü gizlilik, bütünlük ve kullanılabilirlik özelliklerine1 sahiptir. aynı zamanda sorumluluk. DON'ler, belirli bir görevi yerine getirmek için işbirliği yapan oracle düğümlerinden oluşan komiteler tarafından oluşturulur. kalıcı hizmetler sağlamak için bir işte çalışmayı veya uzun süreli bir ilişki kurmayı seçmeyi seçin müşterilere. DON'ler blockchain-agnostik bir şekilde tasarlanmıştır. olarak hizmet edeceklerine söz veriyorlar uygulama geliştiricilerinin zincir dışı destek oluşturması için güçlü ve esnek bir araç desteklenen herhangi bir ana zincirdeki smart contract'leri. İki tür işlevsellik, bir DON'nin yeteneklerini gerçekleştirir: yürütülebilir dosyalar ve adaptörler. Yürütülebilir dosyalar, DON üzerinde sürekli ve merkezi olmayan bir şekilde çalışan programlardır. Ana zincir varlıklarını doğrudan saklamasalar da, yüksek performans ve gizli işlemleri gerçekleştirme yeteneği gibi önemli avantajlara sahiptirler. hesaplama. Yürütülebilir dosyalar DON üzerinde bağımsız olarak çalışır ve deterministik performans sergiler operasyonlar. DON öğesini harici kaynaklara bağlayan bağdaştırıcılarla birlikte çalışırlar ve yürütülebilir dosyalar tarafından çağrılabilir. DONs için öngördüğümüz adaptörler, Chainlink'deki harici bağdaştırıcıların bugün genelleştirilmesi. Mevcut adaptörler genellikle yalnızca veri kaynaklarından veri alır; bağdaştırıcılar çift yönlü olarak çalışabilir; içinde DONs, ayrıca şu amaçlara ulaşmak için DON düğümlerinin ortak hesaplamasından da yararlanabilirler gizliliği koruyan tüketim için raporların şifrelenmesi gibi ek özellikler yürütülebilir bir dosya. DON'nin temel işleyişine ilişkin bir fikir vermek için Şekil 1, kavramsal olarak bir DON'nin nasıl çalıştığını göstermektedir. DON, raporları blockchain adresine göndermek ve böylece geleneksel, mevcut oracle işlevselliğini elde etmek için kullanılabilir. DONs, bunun ötesinde pek çok ek özellik sağlayabilir 1Bilgi güvenliğinin “CIA üçlüsü” [123, s. 26, §2.3.5].Chainlink adlı kişinin mevcut ağları. Örneğin, Şekil 1'in genel yapısı içinde, yürütülebilir dosya, getirilen varlık fiyatı verilerini DON'ye kaydedebilir ve bu verileri kullanarak örneğin raporları için takip eden bir ortalama hesaplayın. Şekil 1: Merkezi Olmayan Oracle Ağının temel oracle işlevselliğini, yani zincir dışı verileri bir sözleşmeye aktarmayı nasıl gerçekleştirebileceğini örnek olarak gösteren kavramsal şekil. bir yürütülebilir dosya, üzerinde hesapladığı zincir dışı verileri almak ve çıktı göndermek için bağdaştırıcılar kullanır başka bir adaptör üzerinden blockchain hedefine. (Bağdaştırıcılar aşağıdaki kodla başlatılır: DON, küçük mavi kutularla temsil edilir; oklar bunun için veri akışının yönünü gösterir özel bir örnek.) Yürütülebilir dosya ayrıca yerel DON dosyasını okuyabilir ve yazabilir. durumu korumak ve/veya diğer yürütülebilir dosyalar ile iletişim kurmak için depolama. Tamamı burada temsil edilen DONs'deki esnek ağ oluşturma, hesaplama ve depolama, bir dizi yeniliğe olanak sağlar uygulamalar. DONs'nin en büyük avantajı, yeni blockchain hizmetlerini ön yükleme yeteneğidir. DONs mevcut oracle ağlarının servis uygulamalarını hızla destekleyebileceği bir araçtır bugün bu, amaca yönelik ağların oluşturulmasını gerektirecektir. bir sayı veriyoruz Bu tür uygulamaların örnekleri Bölüm 4'te verilmiştir. Bölüm 3'te, DONs hakkında daha fazla ayrıntı sunarak yeteneklerini açıklıyoruz: geliştiricilere ve kullanıcılara sundukları arayüzün şartları. 1.2 Yedi Temel Tasarım Hedefi Burada, yukarıda sıralanan yedi temel odağı kısaca gözden geçireceğiz. Chainlink, yani:Hibrit smart contracts: Chainlink vizyonumuzun merkezinde güvenli bir şekilde smart contracts'de zincir içi ve zincir dışı bileşenleri birleştiriyor. Sözleşmelere atıfta bulunuyoruz bu fikri hibrit smart contracts veya hibrit sözleşmeler olarak hayata geçirmek.2 Blockchain'ler merkezi olmayan hizmette iki kritik rol oynamaya devam edecek ekosistemler: Her ikisi de kripto para sahipliğinin temsil edildiği yerdir ve merkezi olmayan hizmetler için sağlam dayanaklar. Bu nedenle akıllı sözleşmelerin zincir üzerinde temsil edilmesi veya yürütülmesi gerekir, ancak zincir üzerindeki yetenekleri ciddi şekilde sınırlıdır. tamamen Zincir üstü sözleşme kodu yavaş, pahalı ve dar görüşlü olduğundan gerçek dünyadan yararlanamıyor gizli hesaplamanın çeşitli biçimleri, (sözde)rastgelelik güvenliğinin oluşturulması da dahil olmak üzere, zincirde doğası gereği elde edilmesi mümkün olmayan çeşitli veriler ve çeşitli işlevler madenciye / validator manipülasyona vs. karşı. smart contracts'nin tam potansiyelini gerçekleştirmesi bu nedenle smart contracts'ye ihtiyaç duyar iki parçadan oluşacaktır: zincir üstü parça (bunu genellikle SC olarak gösteririz) ve DON üzerinde çalışan bir yürütülebilir dosya olan zincir dışı bir parça (bunu genellikle şu şekilde belirtiriz: yönetici). Amaç, zincir üstü işlevselliğin güvenli bir bileşimini elde etmektir. DONs'in sağlamayı amaçladığı zincir dışı hizmetlerin çokluğu. İki parça birlikte Hibrit bir sözleşme oluşturun. Bu fikri kavramsal olarak Şekil 2'de sunuyoruz. Zaten bugün, Veri beslemeleri ve VRF'ler gibi Chainlink hizmetler3, başka türlü elde edilemeyecek olanak sağlıyor Daha genel bir çerçeveye doğru ilk adımlar olarak, DeFi'dan adil şekilde oluşturulmuş NFT'lara ve merkezi olmayan sigortaya kadar uzanan smart contract uygulamaları. Chainlink hizmetleri olarak Bu teknik incelemedeki vizyonumuza göre genişletin ve daha performanslı bir şekilde büyüyün smart contract sistemlerinin gücü tüm blockchain'lerde olacak. Bu teknik incelemedeki diğer altı temel odak noktamız, hizmette hareket etmek olarak görülebilir hibrit sözleşmelerden ilki, kapsayıcı olanı. Bu odaklar görünür öğelerin kaldırılmasını içerir Hibrit sözleşmelerden kaynaklanan karmaşıklık, ek zincir dışı hizmetler yaratılması her zamankinden daha yetenekli hibrit sözleşmelerin oluşturulması ve güvenin en aza indirilmesi durumunda hibrit sözleşmelerle elde edilen güvenlik özelliklerinin desteklenmesi. Fikri bırakıyoruz Makalenin çoğunda örtülü olarak hibrit sözleşmeler yer alıyor, ancak bunların herhangi bir kombinasyonu DON ile MAINCHAIN mantığı hibrit bir sözleşme olarak görülebilir. Karmaşıklığı soyutlamak: DON'ler merkezi olmayan uygulamalardan yararlanmak üzere tasarlanmıştır Genellikle karmaşık makineleri soyutlayarak geliştiriciler ve kullanıcılar için kolay sistemler DONs'nin güçlü ve esnek hizmet yelpazesinin arkasında. Mevcut Chainlink hizmetleri zaten bu özellik var. Örneğin, bugün Chainlink'deki veri akışları, geliştiricilerin, OCR'nin bir grup arasında fikir birliği raporlamasını zorunlu kıldığı araçlar gibi, protokol düzeyindeki ayrıntılarla ilgilenmelerini gerektirmeyen zincir içi arayüzler sunmaktadır. 2Zincir üstü/zincir dışı sözleşme bileşimi fikri daha önce çeşitli kısıtlı formlar, örneğin katman-2 sistemleri, TEE tabanlı blockchains [80] vb. Amacımız desteklemek ve genelleştirmektir Bu yaklaşımlar ve bunların zincir dışı veri erişimini ve diğer anahtarları kapsayabilmesini sağlar oracle hizmetler. 3Chainlink hizmetler, aşağıdakiler aracılığıyla sunulan çeşitli merkezi olmayan hizmetlerden ve işlevlerden oluşur: ağ. Çeşitli oracle ağlardan oluşan çok sayıda düğüm operatörü tarafından sunulurlar ekosistem genelinde.Şekil 2: Zincir içi/zincir dışı sözleşme kompozisyonunu gösteren kavramsal şekil. bir hibrit smart contract 3⃝iki tamamlayıcı bileşenden oluşur: zincir üstü bir bileşen blockchain üzerinde yerleşik SC 1⃝ bileşeni ve zincir dışı bileşen yöneticisi 2⃝ DON üzerinde yürütülür. DON aynı zamanda iki bileşen arasında bir köprü görevi de görür Hibrit sözleşmeyi web hizmetleri gibi zincir dışı kaynaklara bağlamak ve diğer blockchains, merkezi olmayan depolama vb. merkezi olmayan düğüm kümesi. DONs, kapsamı genişletme anlamında bir adım daha ileri gidiyor Chainlink'un geliştiricilere bir soyutlama katmanı sunabileceği hizmet yelpazesi üst düzey hizmetler için geliştirilmiş arayüzler. Bölüm 4'te bu yaklaşımı vurgulayan çeşitli uygulama örnekleri sunuyoruz. Örneğin işletmelerin DONs'yi bir tür güvenli ara katman yazılımı olarak kullanmasını öngörüyoruz. eski sistemlerini blockchains'ye bağlayın. (Bkz. Bölüm 4.2.) DONs'nin bu kullanımı, genel blockchain dinamiklerinin (ücretler, yeniden düzenlemeler vb.) karmaşıklığını ortadan kaldırır. Aynı zamanda belirli blockchain'lerin özelliklerini soyutlayarak işletmelerin mevcut sistemlerini sürekli genişleyen bir blockchain sistemleri dizisine bağlamalarına olanak tanır. bu sistemlerde veya daha genel olarak merkezi olmayan sistemlerin geliştirilmesinde uzmanlaşmış uzmanlığa ihtiyaç duyulmaktadır. Sonuçta hedefimiz Chainlink ile elde edilen soyutlama derecesini artırmaktır. Merkezi olmayan bir meta katman olarak adlandırdığımız şeyi uygulama noktasına kadar. Böyle bir katman tüm geliştirici sınıfları için zincir içi/zincir dışı ayrımını ortadan kaldıracaktır ve DApp kullanıcıları, merkezi olmayan hizmetlerin sorunsuz bir şekilde oluşturulmasına ve kullanılmasına olanak tanır.Geliştirme sürecini basitleştirmek için geliştiriciler meta katmandaki DApp işlevselliğini birleşik bir makine modelinde sanal bir uygulama olarak belirleyebilir. Yapabilirlerdi daha sonra DApp'i otomatik olarak başlatmak için merkezi olmayan bir meta katman derleyicisi kullanın. blockchains, DONs ve DONs'yi kapsayan bir dizi birlikte çalışan merkezi olmayan işlevsellik dış hizmetler. (Bu harici hizmetlerden biri, meta katmanı eski kurumsal sistemleri içeren uygulamalar için yararlı kılan bir kurumsal sistem olabilir.) derleme, modern derleyicilerin ve yazılım geliştirme kitlerinin (SDK'ler) işleyişine benzer. heterojen donanımın tam potansiyelini kullanma konusunda genel programcıları desteklemek genel amaçlı bir CPU ve GPU'lar gibi özel donanımlardan oluşan mimariler, makine öğrenimi hızlandırıcıları veya güvenilir yerleşim bölgeleri. Şekil 3 bu fikri kavramsal düzeyde sunmaktadır. Hibrit smart contract'ler bu vizyona ve meta sözleşmeler dediğimiz kavrama giden yolda ilk adımdır. Meta sözleşmeler merkezi olmayan bir platformda kodlanmış uygulamalardır. meta katmanıdır ve zincir üstü mantığın (smart contracts) yanı sıra çeşitli blockchains ve mevcut zincir dışı arasındaki zincir dışı hesaplama ve bağlantıyı örtülü olarak kapsar hizmetler. Dil ve derleyici desteğine olan ihtiyaç göz önüne alındığında, yeni güvenlik modelleri ve farklı teknolojilerin kavramsal ve teknik uyumlaştırılması, ancak gerçekleştirilmesi Gerçek bir merkezi olmayan meta katmanının geliştirilmesi, uzun süredir arzuladığımız iddialı bir hedeftir. zaman ufku. Yine de okurken akılda tutulması gereken yararlı ve ideal bir modeldir. Bu makale, burada ayrıntıları verilmemiştir ancak gelecekteki çalışmalarımızda odaklanmayı planladığımız bir konudur. Chainlink. Ölçeklendirme: Gelişen tasarımlarımızda çok önemli bir hedef, Chainlink ağı, blockchain ekosisteminin artan ölçeklendirme ihtiyaçlarını karşılayacak. Ağ tıkanıklığının mevcut izinsiz uygulamalarda tekrar eden bir sorun haline gelmesiyle blockchains [86], yeni ve daha performanslı blockchain tasarımlar kullanıma giriyor, ör., [103, 120, 203] ve ayrıca tamamlayıcı katman-2 ölçeklendirme teknolojileri, ör., [5, 12, 121, 141, 169, 186, 187]. Oracle hizmetlerinin gecikmelere ve aktarım hızlarına ulaşması gerekiyor zincir içi ücretleri en aza indirirken bu sistemlerin performans taleplerini karşılayan (örneğin gaz maliyetleri) hem sözleşmeli operatörler hem de sıradan kullanıcılar için. DONs, Chainlink ile işlevsellik daha da ileri gitmeyi ve tamamen web tabanlı sistemler için yeterince yüksek performans sunmayı amaçlamaktadır. DON'ler performans kazanımlarının çoğunu blockchain'lerle birleştirdikleri hızlı, komite tabanlı veya izinsiz fikir birliği protokollerini kullanmalarından elde eder destekliyorlar. Farklı yapılandırmalara sahip birçok DON'nin paralel çalışmasını bekliyoruz; farklı DApp'ler ve kullanıcılar temel mutabakat tercihlerindeki ödünleşimlerde gezinebilir başvuru gereksinimlerine göre. DONs aslında katman 2 teknolojileri olarak görülebilir. arasında bunu bekliyoruz diğer hizmetler, DONs, İşlem Yürütme Çerçevesini (TEF) destekleyecektir. DONs'nin ve dolayısıyla oracles'nin diğer yüksek performanslı cihazlarla verimli entegrasyonunu kolaylaştırır katman-2 sistemleri—ör. rollups, işlemleri gerçekleştirmek için zincir dışı işlemleri bir araya getiren sistemler performans iyileştirmeleri. TEF'i Bölüm 6'da tanıtıyoruz.

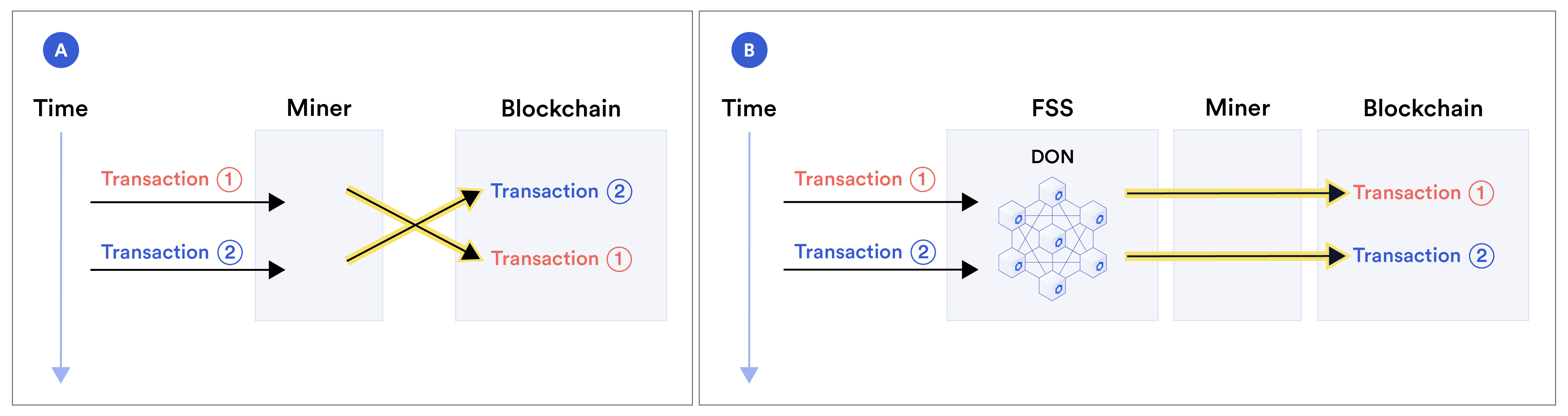

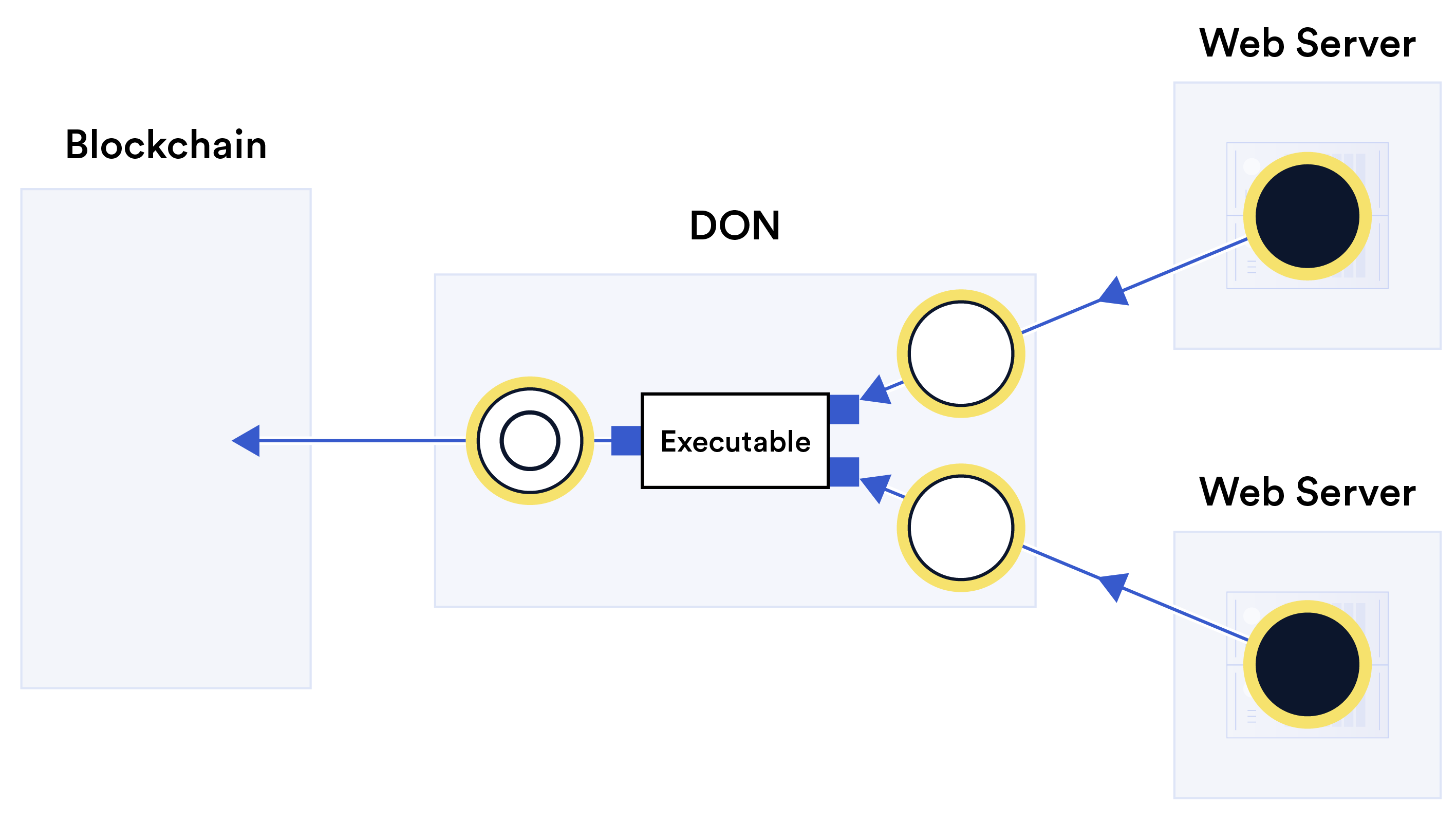

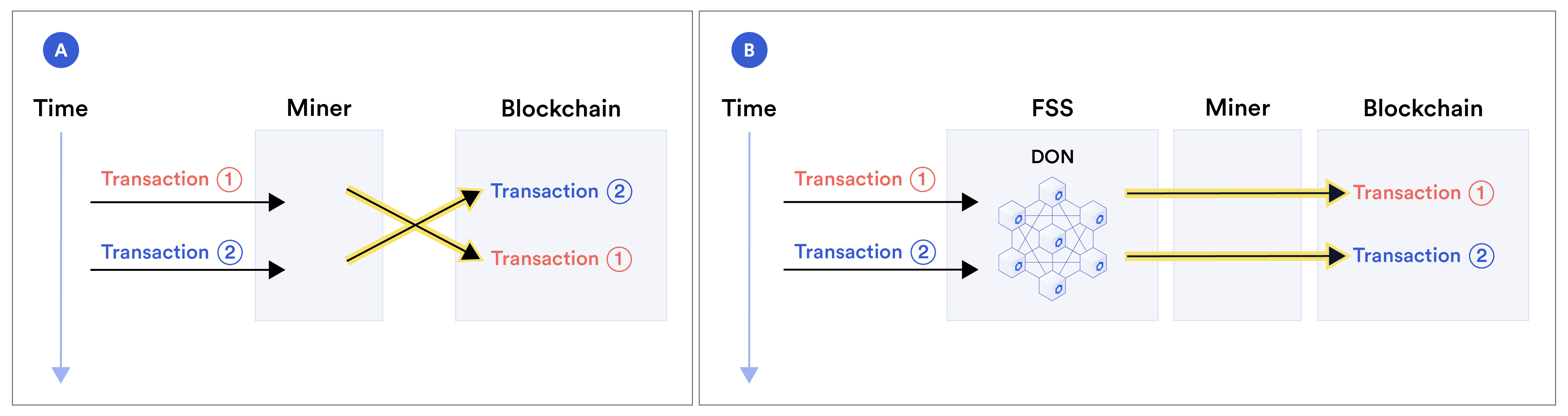

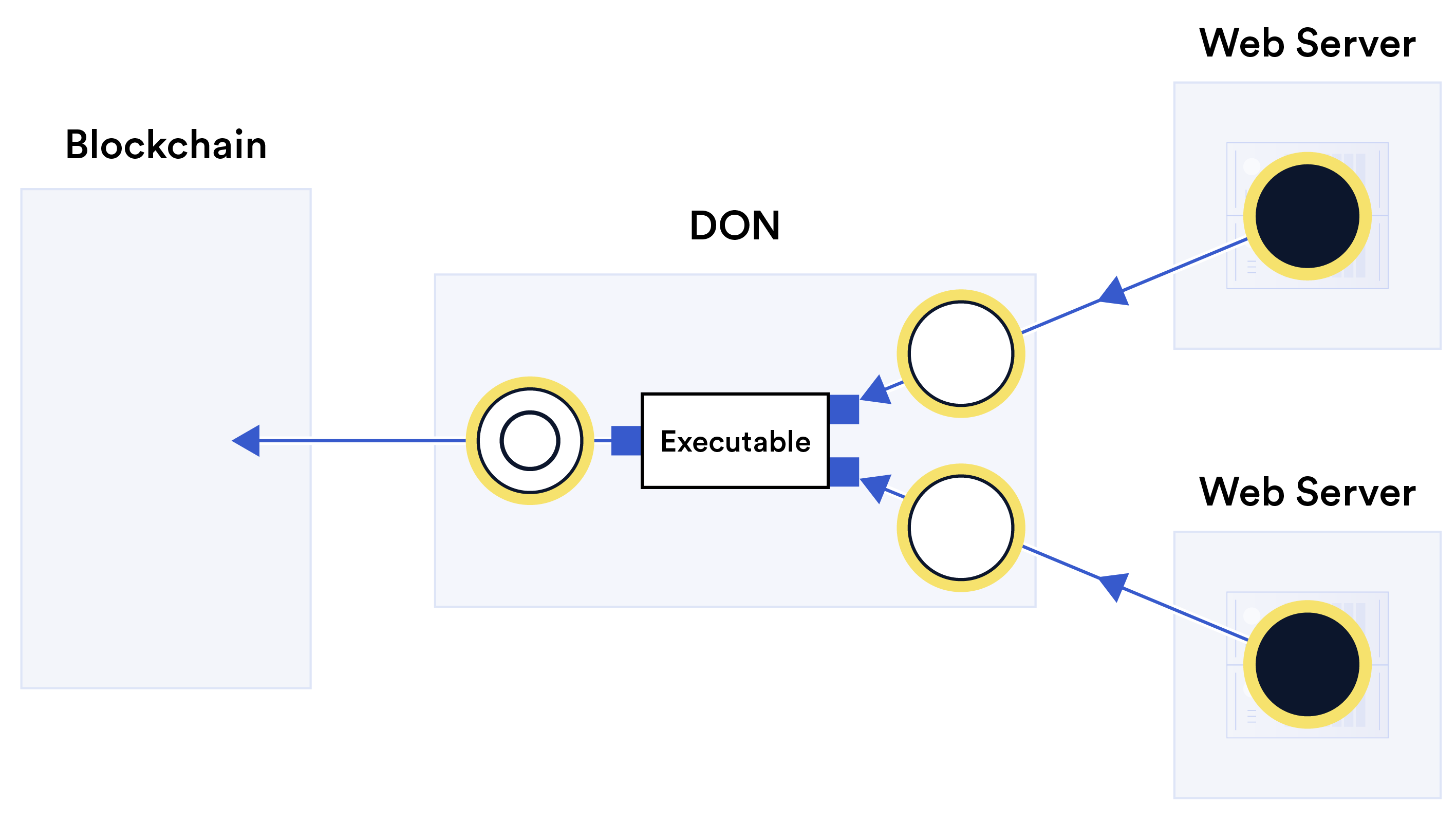

Şekil 3: Merkezi olmayan bir meta katmanın ideal gerçekleştirilmesini gösteren kavramsal şekil. için Geliştirme kolaylığı için bir geliştirici, pembe renkle vurgulanan bir DApp'i sanal uygulama olarak belirtir. Birleşik bir makine modelinde uygulama. Merkezi olmayan bir meta katman derleyicisi otomatik olarak karşılık gelen birlikte çalışma işlevlerini üretir: smart contracts (belirtilen DONs üzerindeki mantık (exec ile gösterilir), hedef harici hizmetlere bağlanan bağdaştırıcılar vb., sarı renkte vurgulandığı gibi. Şekil 4, DONs'nin blockchain (smart contract) ölçeklendirmesini nasıl iyileştirdiğini kavramsal olarak göstermektedir işlem ve oracle-rapor işlemeyi zincir dışında yoğunlaştırarak zincir. Ana hesaplama odağındaki bu değişiklik, işlem gecikmesini azaltır ve işlem verimini artırırken ücretler. Gizlilik: Blok zincirleri, smart contract'ler ve gerçekleştirdikleri uygulamalar için benzeri görülmemiş bir şeffaflık sağlar. Ancak şeffaflık ile gizlilik arasında temel bir gerilim vardır. Örneğin bugün, kullanıcıların merkezi olmayan borsa aktarımlarıŞekil 4: Merkezi Olmayan Oracle Ağlarının merkezi olmayan Oracle Ağlarını nasıl iyileştirdiğini gösteren kavramsal şekil blockchain-etkin smart contracts'nin ölçeklendirilmesi. Şekil A ⃝geleneksel bir oracle gösterir Mimarlık. İşlemler, oracle raporlarında olduğu gibi doğrudan blockchain'ye gönderilir. Bu nedenle, sarı renkle vurgulanan blockchain, işlem gerçekleştirmenin ana odağıdır. Şekil B⃝, blockchain üzerindeki sözleşmeleri desteklemek için DON kullanımını göstermektedir. bir DON yürütülebilir dosya, işlemleri harici sistemlerden ve iletmelerden gelen verilerle birlikte işler sonuçları (örneğin, toplu işlemler veya işlemlerin etkilerinden kaynaklanan sözleşme durumu değişiklikleri) blockchain'ye aktarır. Sarı renkle vurgulanan DON bu nedenle ana işlem işlemenin yeri. Eylemler zincire kaydedilir, bu da değişim davranışını izlemeyi kolaylaştırır, aynı zamanda Kullanıcıların finansal işlemlerini kamuya açık hale getirmek. Benzer şekilde akıllılara iletilen veriler sözleşmeler zincirde kalıyor. Bu, bu tür verileri rahatlıkla denetlenebilir hale getirir, ancak aynı zamanda smart contracts'ye hassas veya hassas bilgiler sağlamak isteyen veri sağlayıcıları için caydırıcı özel veriler. oracle ağlarının yeni neslin katalizörlüğünde önemli bir rol oynayacağına inanıyoruz blockchains'nin doğuştan gelen şeffaflığını yeni gizlilik korumalarıyla birleştiren sistemler. Bu yazıda, üç ana yaklaşımı kullanarak bunu nasıl yapacaklarını gösteriyoruz: • Gizliliği koruyan adaptörler: Planlı dağıtıma sahip iki teknoloji Chainlink ağlarında, DECO [234] ve Town Crier [233], oracle düğümlerinin Kullanıcı gizliliğini ve verilerini koruyacak şekillerde zincir dışı sistemlerden veri almak gizlilik. DONs adaptörlerinin tasarımında önemli bir rol oynayacaklar. (Bu iki teknolojiye ilişkin ayrıntılar için Bölüm 3.6.2'ye bakın.) • Gizli hesaplama: DONs, hesaplamalarını blockchains'ye güvenmekten gizleyebilir. Güvenli çok taraflı hesaplama ve/veya güvenilir yürütme ortamları kullanılarak, DON düğümlerin bulunduğu daha güçlü bir gizlilik de mümkündür. kendilerinin görünür olmadığı veriler üzerinden işlem yapar.

• Gizli katman-2 sistemleri desteği: TEF, birçoğu sağlamak için sıfır bilgi kanıtlarını kullanan çeşitli katman-2 sistemlerini desteklemek üzere tasarlanmıştır. işlem gizliliğinin çeşitli biçimleri. Bu yaklaşımları Bölüm 3'te tartışıyoruz (Bölüm 6, Ek B.1 ve Ek B.2'de ek ayrıntılarla birlikte). Şekil 5, gizliliği koruyan adaptörler aracılığıyla harici kaynaklardan smart contract'ye hassas verilerin nasıl akabileceğine dair kavramsal bir görünüm sunar ve DON dosyasında gizli hesaplama. Şekil 5: DON adresindeki gizliliği koruyan işlemlerin kavramsal diyagramı hassas veriler (sarı renkle vurgulanmıştır). Web'deki hassas kaynak verileri (siyah daireler) sunucular gizliliği koruyan bağdaştırıcılar (mavi, çift oklu çizgiler) kullanılarak DON'ye çıkarılır. DON bu bağdaştırıcılardan türetilmiş verileri (içi boş daireler) alır— hassas kaynağa bir işlevin veya örneğin sır paylaşımının uygulanmasının sonucu veri. DON üzerindeki bir yürütülebilir dosya, türetilmiş verilere gizli hesaplama uygulayabilir bir adaptör üzerinden blockchain'ye göndereceği bir rapor (çift daire) oluşturmak için. Gizli verileri işlemeye yönelik güçlü araçların bir bütünün önünü açacağına inanıyoruz. uygulama yelpazesi. Bunlar arasında özel merkezi olmayan (ve merkezi) finans, merkezi olmayan kimlik, krediye dayalı zincirleme krediler ve daha verimli ve Bölüm 4'te tartıştığımız gibi kullanıcı dostu müşterini tanı ve akreditasyon protokolleri. İşlemler için sipariş adaleti: Bugünün blockchain tasarımlarında biraz kirli var Açık sır: Geçici olarak merkezileştirilmiştir. Madenciler ve validator'lar aktarım siparişi verebilirnasıl seçerlerse öyle hareket ederler. İşlem emri kullanıcılar tarafından da manipüle edilebilir. ödedikleri ağ ücretlerinin bir fonksiyonu (örneğin, Ethereum'deki gaz fiyatları) ve bazılarına hızlı ağ bağlantılarından yararlanarak. Bu tür bir manipülasyon, Örneğin, madenci gibi stratejik bir aktörün önden koşma biçimini alın. Bir kullanıcının işlemini gözlemler ve kendi yararlanma amaçlı işlemini daha önceki bir işleme ekler. aynı blokta konumlanma - kullanıcının işlemine ilişkin ileri bilgiden yararlanarak kullanıcıdan etkili bir şekilde para çalmak. Örneğin bir bot satın alma emri verebilir bir kullanıcıdan önce. Daha sonra bu durumun neden olduğu varlık fiyatı artışından faydalanabilir. kullanıcının ticareti. Sıradan kullanıcılara zarar veren bazı botlar tarafından önden çalıştırılıyor (yüksek frekansa benzer şekilde) Wall Street'te alım satım yapmak zaten yaygındır ve ilgili olduğu gibi [90] iyi belgelenmiştir [159] geri çalıştırma ve [195] taklit eden otomatik işlem gibi saldırılar. Madencilerin sipariş istismarını sistematik hale getirmeye yönelik öneriler yakın zamanda ortaya çıktı [110]. rollups gibi Katman 2 teknolojileri sorunu çözmez, yalnızca yeniden merkezileştirir rollup oluşturan varlığın eline vererek sipariş verir. Hedeflerimizden biri Chainlink'e Adil Sıralama adı verilen bir hizmeti tanıtmaktır. Hizmetler (FSS) [137]. FSS, smart contract tasarımcıların adil sipariş vermelerine yardımcı oluyor işlemlerini gerçekleştirin ve kullanıcı işlemlerinin yanı sıra oracle rapor iletimi gibi diğer işlem türlerine yönelik önden çalıştırma, geri çalıştırma ve ilgili saldırılardan kaçının. FSS DON'nin [144]'de tanıtılan kesin, geçici adalet kavramı gibi fikirleri uygulamasını sağlar. FSS, tesadüfi bir fayda olarak kullanıcıların ağını da düşürebilir ücretler (örneğin gaz maliyetleri). Kısaca, FSS'de işlemler doğrudan smart contract hedefine yayılmak yerine DON üzerinden geçer. DON işlemleri emreder ve ardından iletir sözleşmeye bağladılar. Şekil 6: FSS'nin ne kadar faydalı olduğuna dair örnek. Şekil A ⃝bir madencinin kendi gücünden nasıl yararlandığını gösterir işlemleri sipariş etme yetkisi, bir çift işlemi takas edebilir: işlem 1⃝ 2⃝'den önce gelir, ancak madenci bunu 2⃝'den sonra sıralar. Buna karşılık, Şekil B⃝göstermektedir DON'nin sipariş sürecini DON düğümleri arasında nasıl merkezileştirmediğini. Yeterli çoğunluk ise dürüst düğümler 2⃝'den önce 1⃝ alır, FSS zincirde 1⃝'nin 2⃝'den önce görünmesine neden olur— Sözleşmenin uygulanabilir sıra numaralarını ekleyerek madencinin yeniden sıralamasını önleme. Şekil 6, standart madenciliği FSS ile karşılaştırmaktadır. Standart madencilikte nasıl olduğunu gösterir,işlem siparişi süreci madencide merkezileştirilmiştir ve dolayısıyla bir çift işlemin gelişlerine göre yeniden sıralanması gibi manipülasyon kez. Bunun aksine, FSS'de süreç DON düğümleri arasında dağıtılmıştır. Varsayarak Dürüst düğümlerden oluşan bir yeter sayı ile FSS, düğümlerin zamansal olarak sıralanması gibi politikaların uygulanmasına yardımcı olur. Madenciler ve diğer kuruluşların manipülasyon fırsatlarını azaltarak işlemler. Ek olarak, kullanıcıların gaz fiyatına dayalı tercihli sipariş için rekabet etmelerine gerek olmadığından, nispeten düşük gaz fiyatları ödeyebilirler (DON'den yapılan işlemler toplu olarak yapılabilir) gaz tasarrufu için). Güven minimizasyonu: DONs tasarımındaki genel amacımız son derece kolay bir smart contracts ve diğer oracle bağımlı sistemler için güvenilir destek katmanı merkeziyetsizlik, kriptografik araçlar ve kriptoekonomik garantiler aracılığıyla. DON merkezi olmayan bir yapıya sahiptir ve kullanıcılar mevcut herhangi bir DON arasından seçim yapabilirler. üzerinde çalışmak veya ek DONs oluşturmak istedikleri ana zinciri destekler güvendikleri düğümlerden oluşan komitelerle. Ancak bazı uygulamalar için, özellikle smart contracts, Chainlink kullanıcıları DON tarafından desteklenen ana zinciri daha güvenilir olarak ele alan bir güven modelini tercih edin DON'nın kendisinden daha. Bu tür kullanıcılar için halihazırda bu uygulamaya dahil etmeyi planlıyoruz veya planlıyoruz. Chainlink ağının mimarisi, sözleşmelere olanak tanıyan bir dizi mekanizmaya sahiptir DONs tarafından sağlanan güvenlik güvencelerini güçlendirmek için ana zincirde aynı zamanda veri kaynaklarının bozulması olasılığına karşı korumaları da güçlendiriyor DON'nin verileri aldığı web sunucuları gibi. Bu mekanizmaları Bölüm 7'de açıklıyoruz. Bunlar beş ana başlık altında toplanıyor: • Veri kaynağı kimlik doğrulaması: Veri sağlayıcıların dijital olarak imza atmasına olanak tanıyan araçlar verilerini saklar ve böylece menşe ile kaynak arasındaki gözetim zincirini güçlendirir. güvenen sözleşme. • DON azınlık raporları: DON düğümlerinin azınlık alt kümesi tarafından yayınlanan bayraklar DON'de çoğunluğun görevini kötüye kullandığını gözlemliyor. • Koruma rayları: Anormal koşulları ve duraklamaları tespit eden ana zincirdeki mantık veya sözleşmenin yürütülmesini durdurur (veya diğer iyileştirmelere başvurur). • Güveni en aza indirilmiş yönetişim: Topluluk denetimini kolaylaştırmak için kademeli olarak yayınlanan güncellemelerin yanı sıra hızlı bir şekilde merkezi olmayan acil durum müdahalelerinin kullanılması Sistem arızalarına yanıt. • Merkezi olmayan varlık kimlik doğrulaması: Genel anahtar altyapısının (PKI) kullanımı Chainlink ağındaki varlıkları tanımlayın. Şekil 7, güveni en aza indirme hedeflerimizin kavramsal şemasını sunmaktadır. Teşvik tabanlı (kriptoekonomik) güvenlik: Rapor oluşturmanın oracle düğümler arasında merkezi olmaması, bazı düğümler bozulduğunda bile güvenliğin sağlanmasına yardımcı olur.

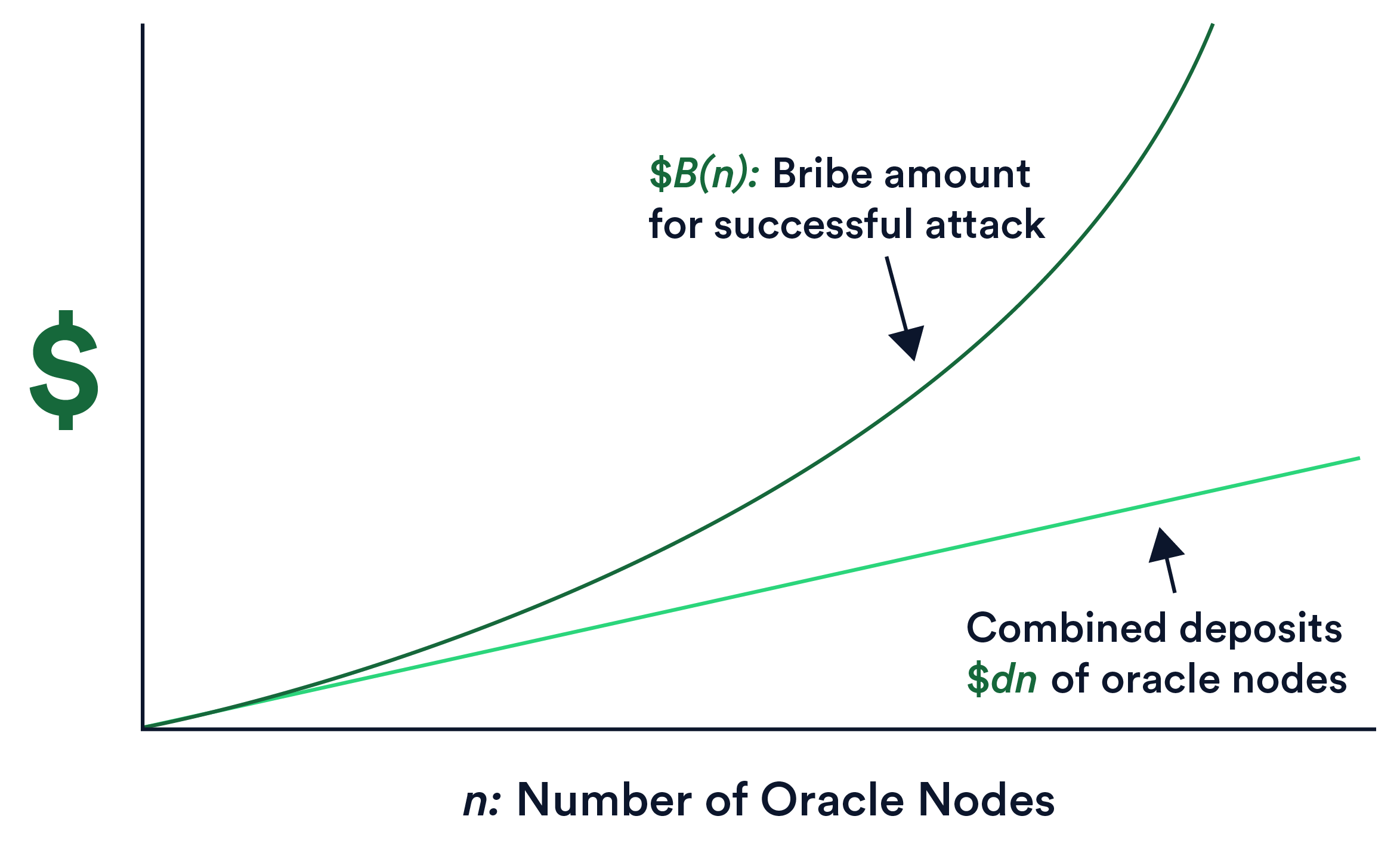

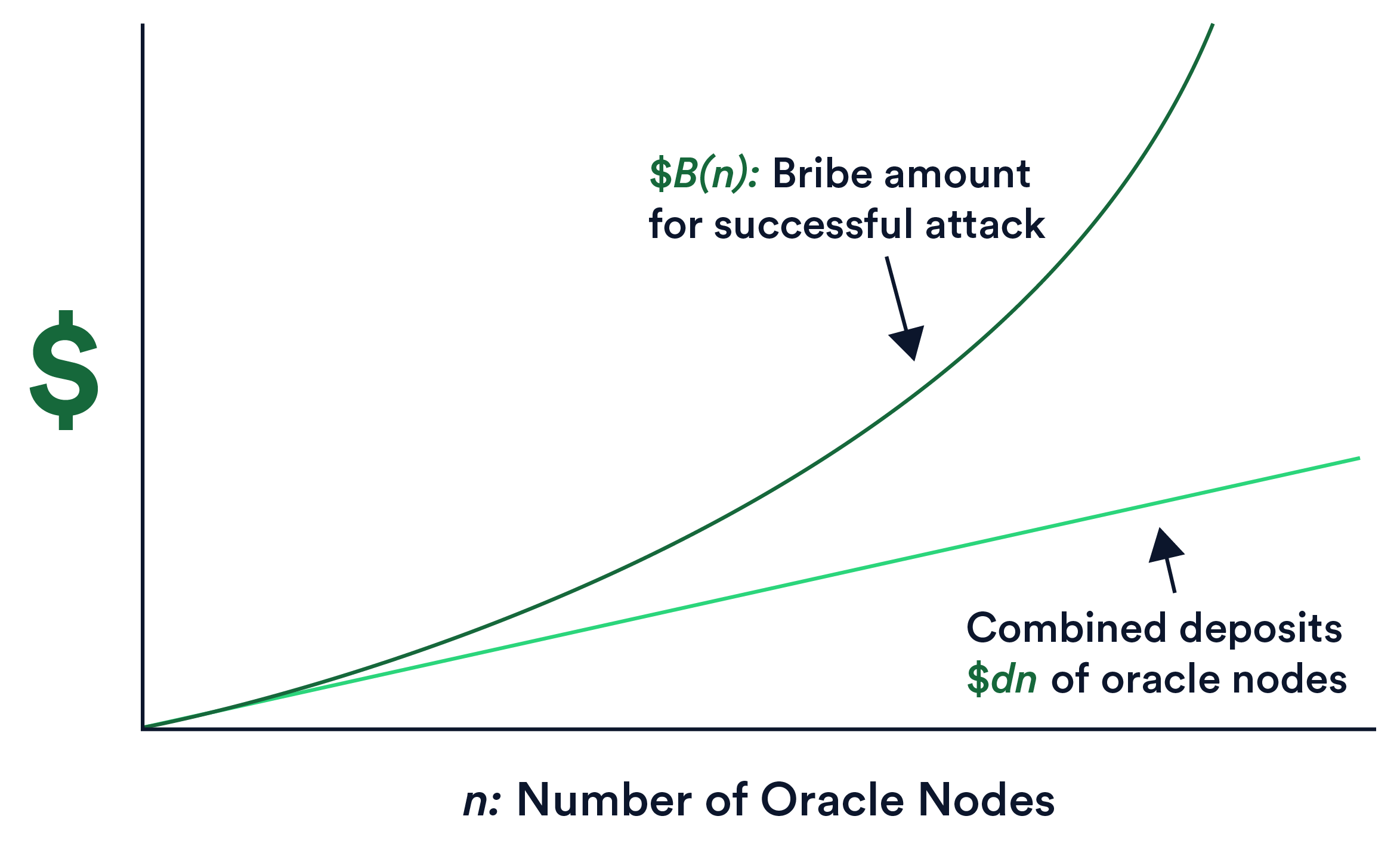

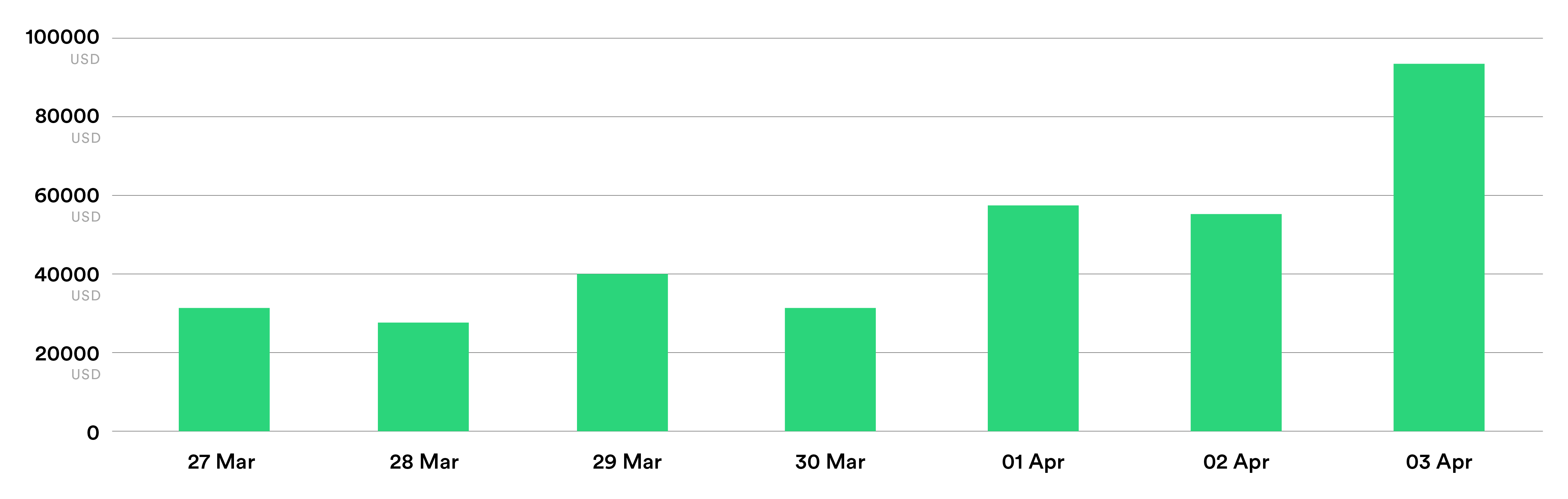

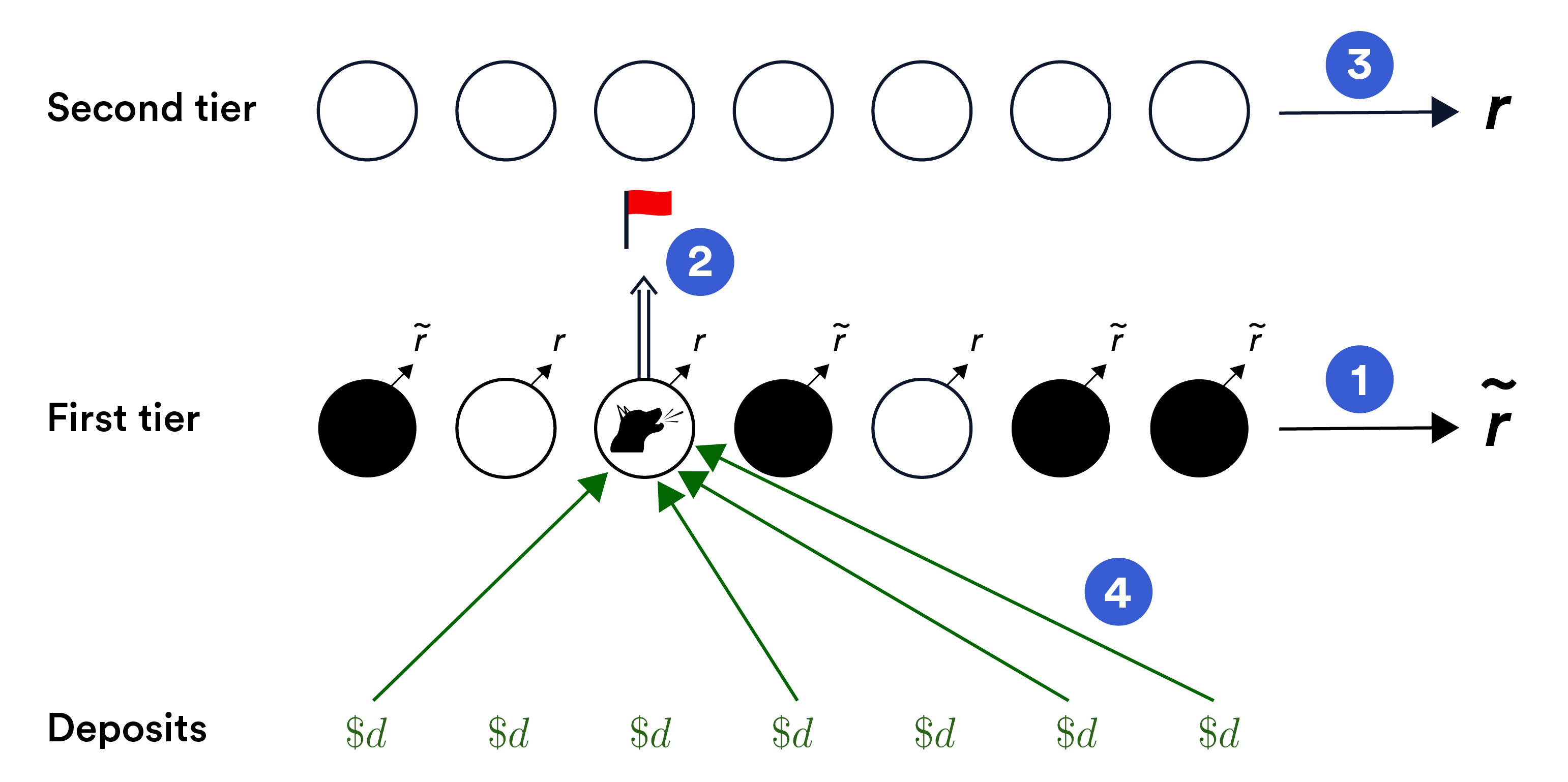

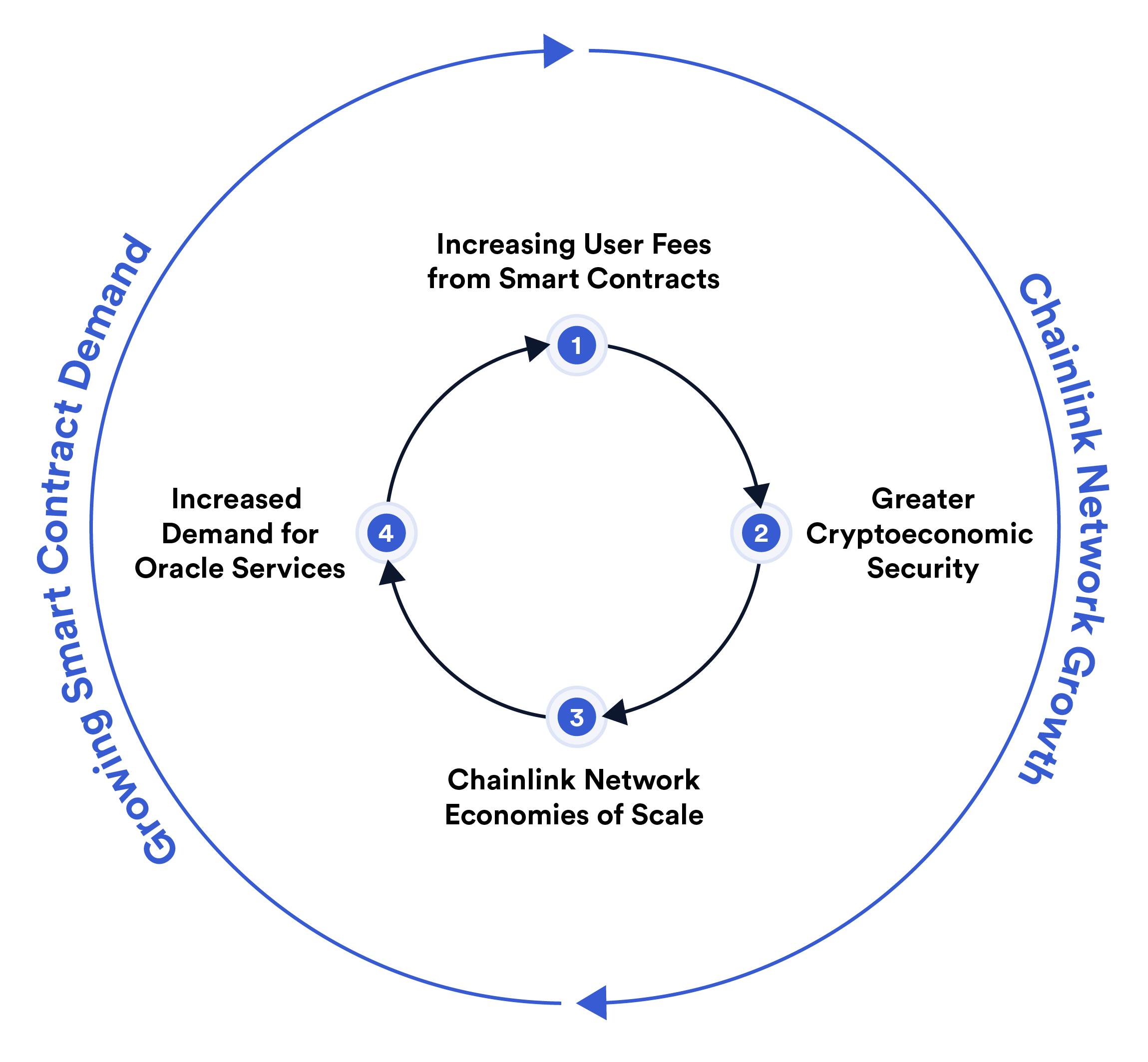

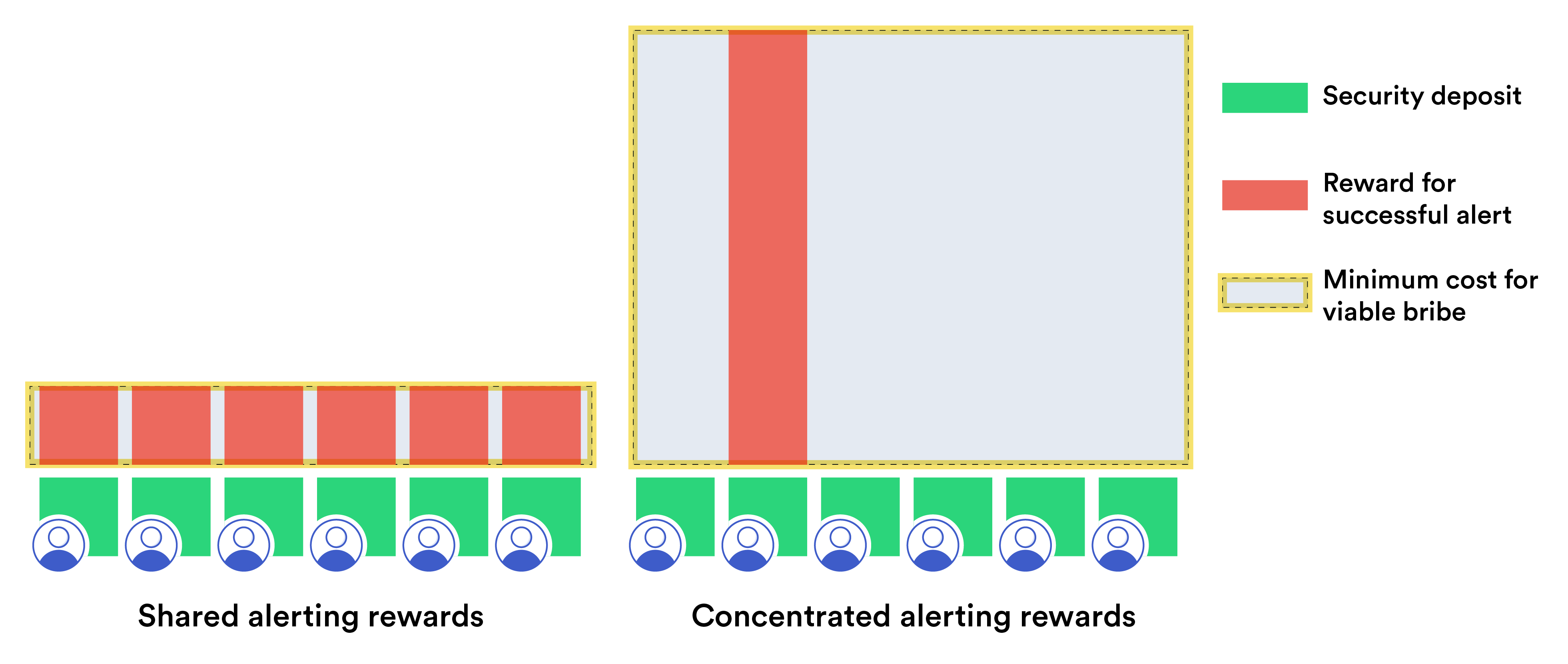

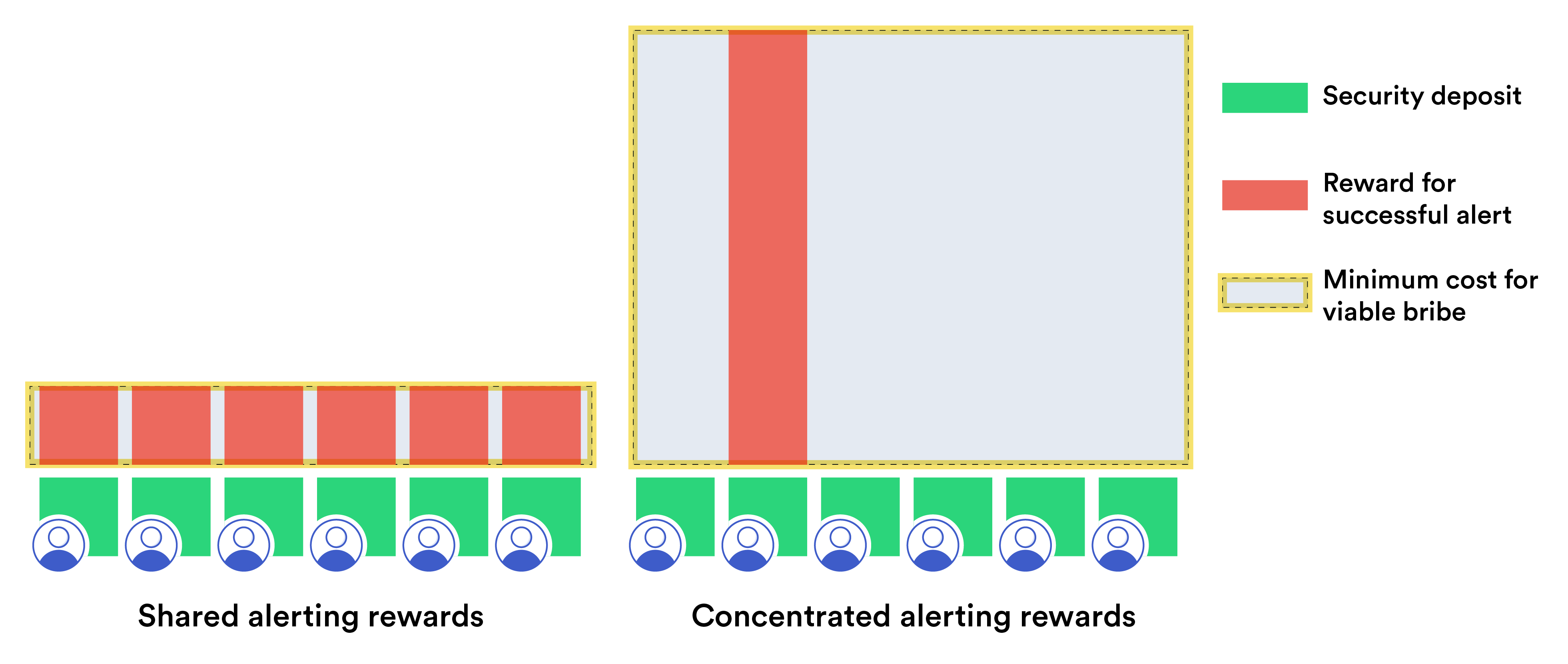

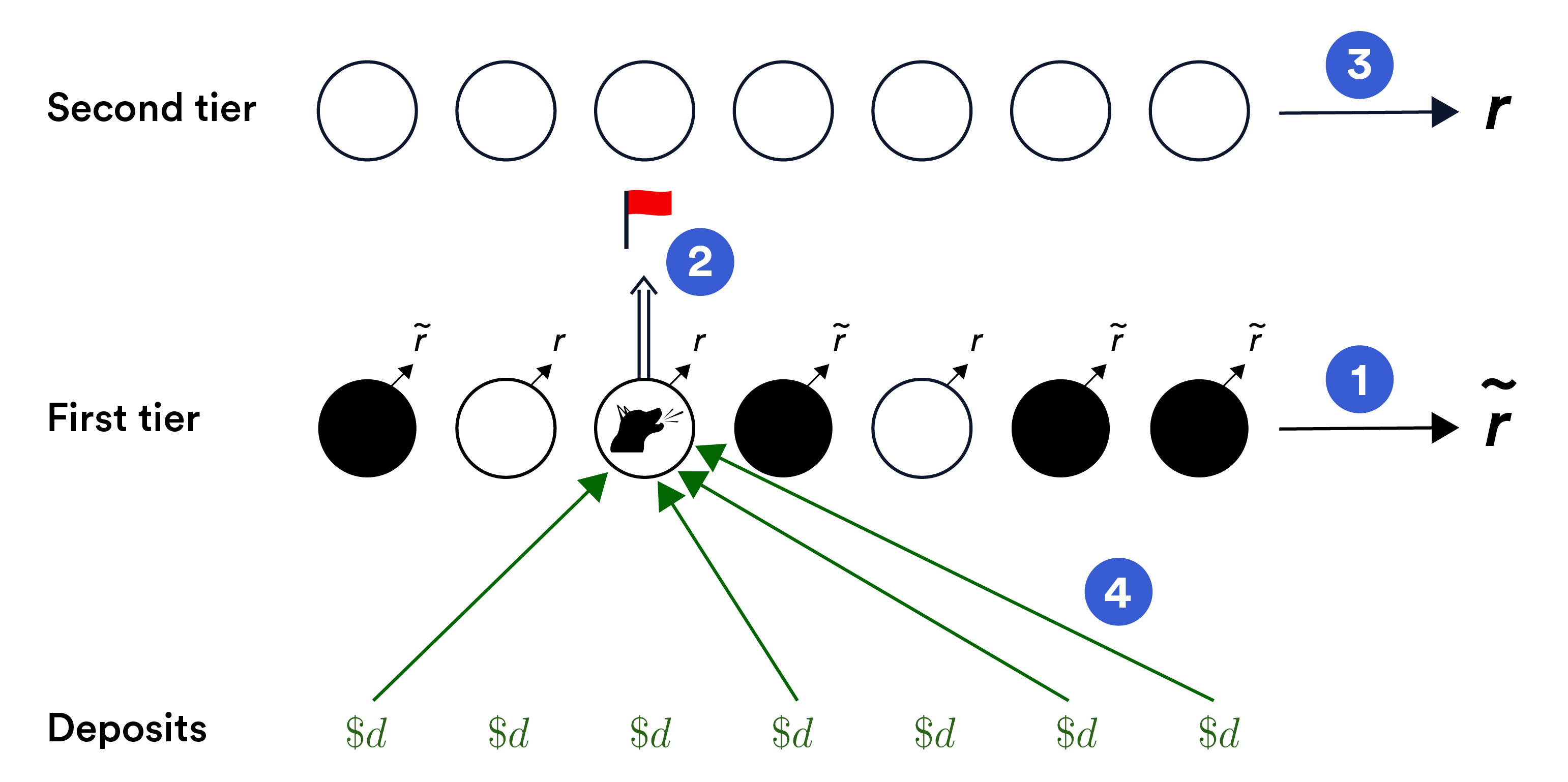

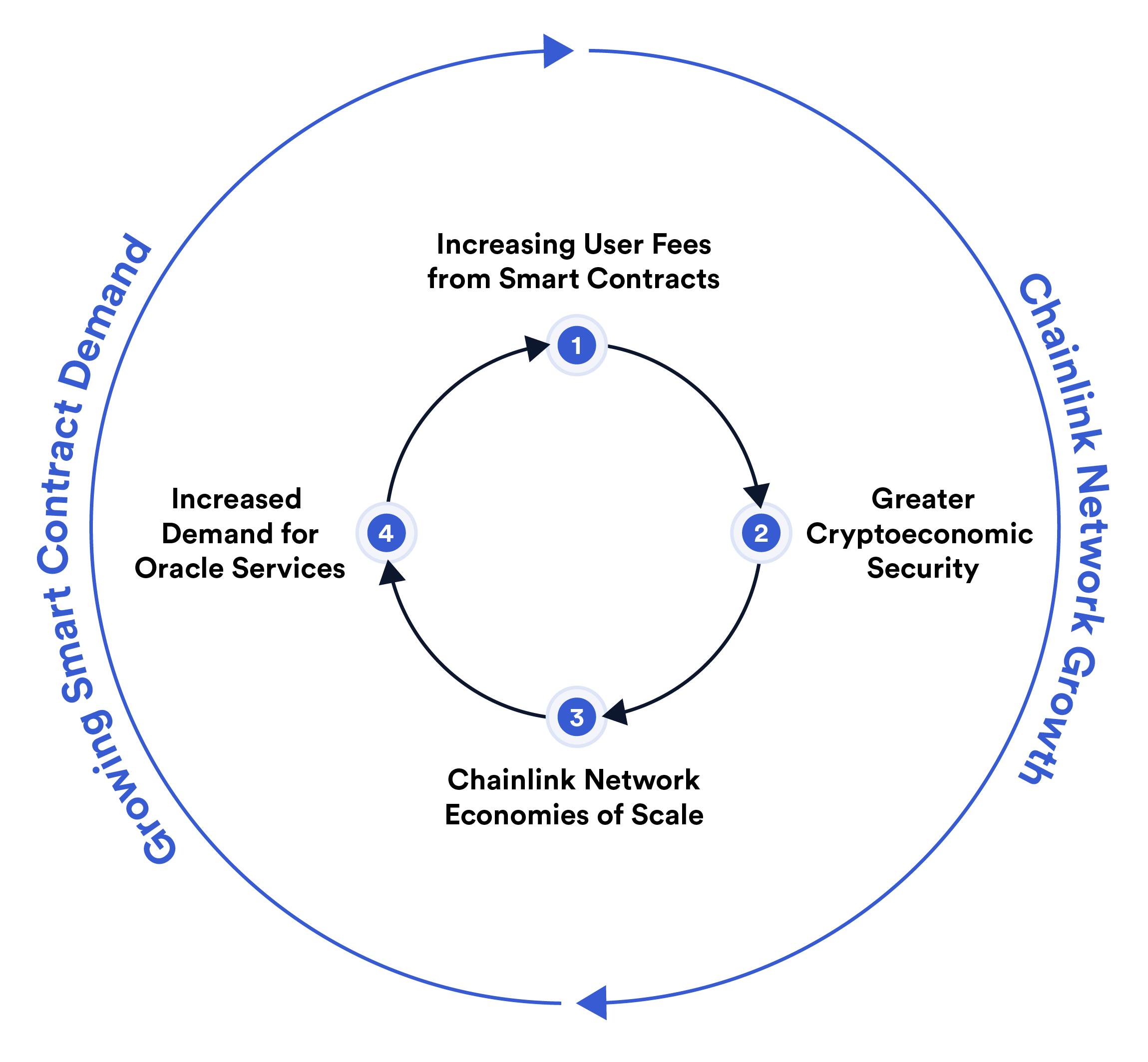

Şekil 7: Chainlink'in güveni en aza indirme hedefinin kavramsal tasviri: kullanıcıların DON ve web gibi veri kaynaklarının doğru davranışına olan ihtiyacını en aza indirin sunucular. Şekildeki sarı vurgular güvenin en aza indirildiği yerleri göstermektedir: DON ve bireysel veya azınlık web sunucuları kümeleri. Pembe vurgular sistem bileşenlerini gösterir Varsayım açısından oldukça güvenilir olan: blockchain ve çoğunluk sözleşmeleri web sunucularının toplamı, yani toplam web sunucuları. Ancak aynı derecede önemli olan, düğümlerin doğru davranmak için mali teşvike sahip olmasını sağlamaktır. Staking, yani düğümlerin LINK depozitosu sağlamasını gerektirme ve kesme Uygunsuz davranış durumunda bu mevduatlara el konulması (el konulması), Chainlink konusunda önemli bir rol oynayacaktır. Bu, halihazırda birçok blockchains'de kullanılan önemli bir teşvik tasarımıdır. örneğin, [81, 103, 120, 204]. Ancak Chainlink'de stake yapmak, tek başına staking'den çok farklı görünüyor blockchains. blockchains'de stake yapmak, fikir birliğine yönelik saldırıları önlemeyi amaçlamaktadır. Bir Chainlink'de farklı hedef: Doğru oracle raporların zamanında teslim edilmesini sağlamak. oracle ağı için iyi tasarlanmış bir staking sistemi, rüşvet gibi saldırılar gerçekleştirmelidir hedef yüksek değere sahip bir smart contract olsa bile rakip için kârlı değil parasal değer. Bu yazıda, Chainlink içindeki staking'ye üç anahtarla genel bir yaklaşım sunuyoruz. yenilikler:1. Mevcut sistemlerde gözden kaçan saldırıları kapsayan güçlü bir düşman modeli yaklaşımlar. Bunun bir örneği olası rüşvet olarak adlandırdığımız durumdur. Bu bir biçim Hangi düğümlerin koşullu olarak rüşvet alacağını belirleyen rüşvet; staking mekanizmasının seçtiği düğümlere önceden garantili rüşvet teklif eder belirli roller için rastgele (rapor kararının tetiklenmesi gibi). 2. Süper doğrusal staking etkisi; gayri resmi olarak, başarılı olmak için bir rakibin bütçesinin, tüm oracle mevduatlarının toplamından B $ daha fazla olması gerektiği anlamına gelir. düğümler. Daha doğrusu, n'nin bir fonksiyonu olarak \(B(n) ≫\)dn'nin bir a'da olduğunu kastediyoruz. her biri sabit $d depozito miktarına sahip n oracle düğümden oluşan ağ (daha resmi olarak, \(B(n) is asymptotically larger in n than \)dn). Şekil 8'de kavramsal bir görünüm verilmektedir. bu mülk. 3. Örtülü Teşvik Çerçevesi (IIF), tasarladığımız bir teşvik modeli açıkça yatırılanın ötesinde ampirik olarak ölçülebilir teşvikleri kapsar staking Düğümlerin gelecekteki ücret fırsatları da dahil olmak üzere fonlar. IIF kavramını genişletiyor Açık düğüm yatırmalarının ötesinde hisse. Şekil 8: Chainlink staking'de süper doğrusal ölçeklendirmeyi gösteren kavramsal diyagram. Rakibin ihtiyaç duyduğu rüşvet $B(n) miktarı, n cinsinden mevduatların toplamından daha hızlı artıyor Tüm oracle düğümlerin $dn'si. IIF ve süper doğrusal staking etkisinin birlikte nasıl sonuç verdiğini gösteriyoruz. oracle ağları için verimli bir ekonomik güvenlik döngüsü çağırın. Yeni kullanıcılar girdiğinde

sistem, Chainlink düğümlerini çalıştırmanın gelecekteki potansiyel kazançlarını artırarak, Mevcut ve gelecekteki kullanıcılar için ekonomik güvenliğin marjinal maliyeti düşer. bir rejimde Esnek talep nedeniyle bu azalan maliyet, ek kullanıcıları bu hizmetten yararlanmaya teşvik eder. devam eden verimli bir döngüde benimsenmeyi sürekli olarak sürdüren bir ağ. Not: Bu teknik inceleme, Chainlink'nın gelişimiyle ilgili vizyonumuzun önemli unsurlarını ana hatlarıyla özetlese de resmi değildir ve birkaç ayrıntılı teknik özellik içerir. Planlıyoruz Ek özellikler ve yaklaşımlar geliştikçe bunlara odaklanan teknik makaleler yayınlayın. Ayrıca, sunulan vizyonun birçok unsurunun da vurgulanması önemlidir. burada (ölçeklendirme iyileştirmeleri, gizlilik teknolojileri, FSS vb.) yapılabilir ve olacaktır. gelişmiş DON'ler temel bir özellik haline gelmeden önce bile ön formda dağıtıldı Chainlink. 1.3 Bu Makalenin Organizasyonu Güvenlik modelimizi ve gösterimimizi Bölüm 2'de sunacağız ve Merkezi Olmayan Sistemin ana hatlarını çizeceğiz. Bölüm 3'te Oracle Network API. Bölüm 4'te, Oracle Network API'nin bir dizi örneğini sunuyoruz. DONs'nin ilgi çekici bir dağıtım platformu sağladığı uygulamalar. Okuyucular şunları yapabilir: Bu noktaya kadar okuyarak makaledeki temel kavramların çoğunu öğrenin. Makalenin geri kalan kısmı daha fazla ayrıntı içermektedir. Adil Sıralamayı anlatıyoruz Bölüm 5'te Hizmetler (FSS) ve Bölüm 6'da İşlem Yürütme Çerçevesi (TEF). Bölüm 7'de güven minimizasyonuna yönelik yaklaşımımızı açıklıyoruz. önemli DON dağıtım gereksinimleri, yani özelliklerin artımlı olarak kullanıma sunulması, dinamik defter üyeliği ve Bölüm 8'deki hesap verebilirlik. Son olarak Bölüm 9'da şunları veriyoruz: Teşvik tasarımına yönelik gelişen yaklaşımımıza genel bir bakış. Bölüm 10'da bitiriyoruz. Bu makaledeki kavramlara sınırlı aşinalığı olan okuyuculara yardımcı olmak için, Ek A'da bir sözlük sunuyoruz. DON arayüzünde daha fazla ayrıntı sunuyoruz ve işlevsellik Ek B'de ve bazı örnek bağdaştırıcılar Ek C'de sunulmaktadır. Ek D'de güveni en aza indirilmiş veri kaynağı için bir şifreleme ilkesini açıklıyoruz kimlik doğrulama, işlevsel imzalar olarak adlandırılır ve ayrıklaştırılmış işlevsel imzalar adı verilen yeni bir değişken sunar. Komiteyle ilgili bazı hususları tartışıyoruz Ek F'deki DONs seçimi.

Introducción

Los oracles de blockchain a menudo se consideran hoy en día servicios descentralizados con un objetivo: para reenviar datos de recursos fuera de la cadena a blockchains. Aunque es un paso corto, desde reenviar datos hasta calcularlos, almacenarlos o transmitirlos bidireccionalmente. Esta observación justifica una noción mucho más amplia de la funcionalidad de oracles. Así también hacer los crecientes requisitos de servicio de smart contracts y cada vez más multifacéticos tecnologías que dependen de redes oracle. En resumen, un oracle puede y necesitará Ser una interfaz de propósito general, bidireccional y habilitada para computación entre sistemas dentro y fuera de la cadena. El papel de los oráculos en el ecosistema blockchain es mejorar el rendimiento, la funcionalidad y la interoperabilidad de smart contracts para que puedan traer nuevos modelos de confianza y transparencia a una multiplicidad de industrias. Esta transformación se producirá mediante el uso ampliado de smart contracts híbridos, que fusionan Las propiedades especiales de blockchains con las capacidades únicas de los sistemas fuera de cadena como oracle redes y, por lo tanto, lograr un alcance y poder mucho mayores que los sistemas en cadena en forma aislada. En este documento técnico, articulamos una visión de lo que llamamos Chainlink 2.0, una evolución de Chainlink más allá de su concepción inicial en el documento técnico original Chainlink [98]. Prevemos un papel cada vez más expansivo para las redes oracle, en el que Complementan y mejoran los blockchain existentes y nuevos al proporcionar conectividad y computación universales rápidas, confiables y que preservan la confidencialidad para híbridos. smart contracts. Creemos que las redes oracle incluso evolucionarán hasta convertirse en servicios públicos. para exportar datos de alta integridad de grado blockchain a sistemas más allá del blockchain ecosistema. Hoy en día, Chainlink nodos administrados por un conjunto diverso de entidades se unen en oracle redes para transmitir datos a smart contracts en lo que se conoce como informes. Podemos ver tales oracle nodos como un comité similar al de un consenso clásico blockchain [72], pero con el objetivo de admitir blockchains existentes, en lugar de proporcionar una funcionalidad independiente. Con funciones aleatorias verificables (VRF) e informes fuera de cadena (OCR), Chainlink ya está evolucionando hacia un marco e infraestructura de propósito general para proporcionar los recursos computacionales que los smart contracts requieren para funcionalidad avanzada. La base de nuestro plan para Chainlink 2.0 es lo que llamamos Oracle descentralizado. Redes, o DONs para abreviar. Desde que introdujimos el término “red oracle” en el documento técnico original Chainlink [98], oracles han desarrollado funcionalidades cada vez más ricas y amplitud de aplicación. En este artículo ofrecemos una nueva definición del término según a nuestra visión futura para el ecosistema Chainlink. En esta vista, un DON es una red mantenido por un comité de Chainlink nodos. Basado en un protocolo de consenso, admite cualquiera de una gama ilimitada de funciones oracle elegidas para su implementación por parte del comité. Por lo tanto, un DON actúa como una capa de abstracción blockchain, proporcionando interfaces a recursos fuera de la cadena tanto para smart contracts como para otros sistemas. También proporciona acceso a recursos informáticos fuera de la cadena altamente eficientes pero descentralizados. En general, a DON admite operaciones en una cadena principal. Su objetivo es permitir un acceso seguro y flexible.híbridos smart contracts, que combinan el cálculo dentro y fuera de la cadena con conexión con recursos externos. Destacamos que incluso con el uso de comités en DONs, el propio Chainlink permanece inherentemente sin permiso. DONs actúan como base de un sistema sin permiso marco en el que los nodos pueden unirse para implementar redes personalizadas oracle con sus propios regímenes para la inclusión de nodos, que pueden tener permiso o no. Con DONs como base, planeamos centrarnos en Chainlink 2.0 en avances en siete áreas clave: smart contracts híbridos, abstracción de la complejidad, escalamiento, confidencialidad, orden justo para las transacciones, minimización de la confianza y seguridad (criptoeconómica) basada en incentivos. En la introducción de este artículo, presentamos una descripción general de la descentralización. Oracle Networks en la Sección 1.1 y luego nuestras siete áreas clave de innovación en la Sección 1.2. Describimos la organización del resto de este artículo en la Sección 1.3. 1.1 Redes Oracle descentralizadas Las redes descentralizadas de Oracle están diseñadas para mejorar y ampliar las capacidades de smart contracts en un objetivo blockchain o cadena principal a través de funciones que son no disponible de forma nativa. Lo hacen proporcionando los tres recursos básicos que se encuentran en Sistemas informáticos: redes, almacenamiento y computación. Un DON tiene como objetivo ofrecer estos recursos con fuertes propiedades de confidencialidad, integridad y disponibilidad,1 como así como la rendición de cuentas. Los DONs están formados por comités de nodos oracle que cooperan para cumplir un objetivo específico. trabajo o elegir establecer una relación duradera para proporcionar servicios persistentes a los clientes. Los DONs están diseñados de forma independiente de blockchain. Prometen servir como una herramienta poderosa y flexible para que los desarrolladores de aplicaciones creen soporte fuera de la cadena para sus smart contracts en cualquier cadena principal compatible. Dos tipos de funcionalidades realizan las capacidades de un DON: ejecutables y adaptadores. Los ejecutables son programas que se ejecutan de forma continua y descentralizada en el DON. Si bien no almacenan directamente activos de la cadena principal, tienen importantes beneficios, incluido un alto rendimiento y la capacidad de realizar operaciones confidenciales. cálculo. Los ejecutables se ejecutan de forma autónoma en un DON y realizan funciones deterministas. operaciones. Trabajan de la mano con adaptadores que vinculan el DON a recursos externos y puede ser llamado mediante ejecutables. Los adaptadores, tal como los imaginamos para DONs, son una generalización de los adaptadores externos en Chainlink hoy. Mientras que los adaptadores existentes normalmente solo recuperan datos de fuentes de datos, los adaptadores pueden funcionar bidireccionalmente; en DONs, también pueden aprovechar el cálculo conjunto de DON nodos para lograr características adicionales, como el cifrado de informes para preservar la privacidad del consumo por parte de un ejecutable. Para dar una idea del funcionamiento básico de un DON, la Fig. 1 muestra conceptualmente cómo DON podría usarse para enviar informes a blockchain y así lograr la funcionalidad tradicional y existente de oracle. DONs puede proporcionar muchas características adicionales, sin embargo, más allá 1La “tríada de la CIA” de la seguridad de la información [123, p. 26, §2.3.5].Redes existentes de Chainlink. Por ejemplo, dentro de la estructura general de la Fig. 1, el ejecutable podría registrar datos de precios de activos obtenidos en el DON, utilizando dichos datos para calcular, por ejemplo, un promedio final para sus informes. Figura 1: Figura conceptual que muestra como ejemplo cómo una red Oracle descentralizada puede realizar la funcionalidad básica oracle, es decir, transmitir datos fuera de la cadena a un contrato. un El ejecutable utiliza adaptadores para obtener datos fuera de la cadena, sobre los cuales calcula y envía la salida. a través de otro adaptador a un objetivo blockchain. (Los adaptadores se inician mediante código en el DON, representado por pequeños cuadros azules; Las flechas muestran la dirección del flujo de datos para este ejemplo particular.) El ejecutable también puede leer y escribir en el DON local almacenamiento para mantener el estado y/o comunicarse con otros ejecutables. Las redes flexibles, la computación y el almacenamiento en DONs, todos representados aquí, permiten una gran cantidad de funciones novedosas. aplicaciones. Un beneficio importante de DONs es su capacidad para iniciar nuevos servicios blockchain. DONs son un vehículo mediante el cual las redes oracle existentes pueden implementar rápidamente aplicaciones de servicio eso hoy requeriría la creación de redes especialmente diseñadas. Damos una serie de ejemplos de tales aplicaciones en la Sección 4. En la Sección 3, proporcionamos más detalles sobre DONs, describiendo sus capacidades en términos de la interfaz que presentan a los desarrolladores y usuarios. 1.2 Siete objetivos clave de diseño Aquí revisamos brevemente los siete enfoques clave enumerados anteriormente para la evolución de Chainlink, a saber:Híbridos smart contracts: Central para nuestra visión de Chainlink es la idea de seguridad combinando componentes dentro y fuera de la cadena en smart contracts. Nos referimos a los contratos hacer realidad esta idea como smart contracts híbridos o contratos híbridos.2 Las cadenas de bloques son y seguirán desempeñando dos funciones fundamentales en el servicio descentralizado. Ecosistemas: ambos son los lugares donde se representa la propiedad de las criptomonedas. y anclajes sólidos para servicios descentralizados. Por lo tanto, los contratos inteligentes deben representarse o ejecutarse en la cadena, pero sus capacidades en la cadena son muy limitadas. puramente El código de contrato en cadena es lento, costoso e insular, incapaz de beneficiarse del mundo real. datos y una variedad de funcionalidades que son inherentemente inalcanzables en la cadena, incluidas varias formas de cálculo confidencial, generación de (pseudo)aleatoriedad segura contra manipulación minera / validator, etc. Para que smart contracts alcancen su máximo potencial, se requieren smart contracts estar diseñado con dos partes: una parte en cadena (que normalmente denotamos por SC) y una parte fuera de la cadena, un ejecutable que se ejecuta en un DON (que normalmente denotamos por ejecutivo). El objetivo es lograr una composición segura de la funcionalidad en cadena con la multiplicidad de servicios fuera de la cadena que los DONs pretenden proporcionar. Juntas, las dos partes conformar un contrato híbrido. Presentamos la idea conceptualmente en la Fig. 2. Ya hoy, Chainlink servicios3, como fuentes de datos y VRF, permiten mejoras que de otro modo serían inalcanzables. smart contract aplicaciones, que van desde DeFi hasta NFTs generadas de manera justa y seguros descentralizados, como primeros pasos hacia un marco más general. Como servicios Chainlink expandirse y crecer en rendimiento de acuerdo con nuestra visión en este documento técnico, también aumentará la potencia de los sistemas smart contract en todos los blockchain. Se puede considerar que nuestros otros seis enfoques clave en este documento técnico actúan en el servicio. del primero, general, de contratos híbridos. Estos enfoques implican eliminar lo visible. complejidad de los contratos híbridos, creando servicios adicionales fuera de la cadena que permiten construcción de contratos híbridos cada vez más capaces y, en el caso de la minimización de la confianza, reforzar las propiedades de seguridad logradas por los contratos híbridos. dejamos la idea de contratos híbridos implícitos en gran parte del documento, pero cualquier combinación de La lógica MAINCHAIN con DON puede verse como un contrato híbrido. Abstrayendo la complejidad: Los DONs están diseñados para hacer uso de sistemas descentralizados. sistemas fáciles para desarrolladores y usuarios al abstraer la maquinaria a menudo compleja detrás de la potente y flexible gama de servicios de DONs. Servicios Chainlink existentes Ya tienes esta característica. Por ejemplo, las fuentes de datos en Chainlink hoy presentan interfaces en cadena que no requieren que los desarrolladores se preocupen por los detalles a nivel de protocolo, como los medios por los cuales OCR impone informes de consenso entre un 2La idea de composición de contratos dentro y fuera de la cadena ha surgido previamente en varios formularios, por ejemplo, sistemas de capa 2, blockchains [80] basados en TEE, etc. Nuestro objetivo es respaldar y generalizar estos enfoques y garantizar que puedan abarcar el acceso a datos fuera de la cadena y otros oracle clave servicios. Los servicios 3Chainlink comprenden una variedad de servicios y funcionalidades descentralizados disponibles a través de la red. Los ofrecen numerosos operadores de nodos compuestos en varias redes oracle en todo el ecosistema.Figura 2: Figura conceptual que representa la composición del contrato dentro y fuera de la cadena. un híbrido smart contract 3⃝consta de dos componentes complementarios: un en cadena componente SC 1⃝, residente en un blockchain, y un componente fuera de la cadena ejecutivo 2⃝que se ejecuta en un DON. El DON también sirve como puente entre los dos componentes. como conectar el contrato híbrido con recursos fuera de la cadena, como servicios web, otros blockchains, almacenamiento descentralizado, etc. conjunto descentralizado de nodos. DONs van un paso más allá en el sentido de que amplían la gama de servicios para los cuales Chainlink puede ofrecer a los desarrolladores una capa de abstracción con interfaces optimizadas que lo acompañan para servicios de alto nivel. Presentamos varios ejemplos de aplicaciones en la Sección 4 que destacan este enfoque. Imaginamos que las empresas, por ejemplo, utilicen DONs como una forma de middleware seguro para conectar sus sistemas heredados a blockchains. (Consulte la Sección 4.2.) Este uso de DON abstrae la complejidad de la dinámica general de blockchain (tarifas, reorganizaciones, etc.). También abstrae las características de blockchains específicos, lo que permite a las empresas conectar sus sistemas existentes a una gama cada vez más amplia de sistemas blockchain sin una necesidad de experiencia especializada en estos sistemas o, más generalmente, en el desarrollo de sistemas descentralizados. En última instancia, nuestra ambición es impulsar el grado de abstracción logrado por Chainlink hasta el punto de implementar lo que llamamos una metacapa descentralizada. tal capa abstraería la distinción dentro y fuera de la cadena para todas las clases de desarrolladores y usuarios de DApps, lo que permite la creación y el uso fluidos de servicios descentralizados.Para simplificar el proceso de desarrollo, los desarrolladores podrían especificar la funcionalidad DApp en la metacapa como una aplicación virtual en un modelo de máquina unificada. ellos podrían luego use un compilador de metacapa descentralizado para crear una instancia de la DApp automáticamente como un conjunto de funcionalidades descentralizadas interoperativas que abarcan blockchains, DONs y servicios externos. (Uno de estos servicios externos podría ser un sistema empresarial, lo que haría que la metacapa fuera útil para aplicaciones que involucran sistemas empresariales heredados). La compilación es similar a cómo los compiladores y kits de desarrollo de software (SDK) modernos Apoyar a los programadores generalistas en el uso de todo el potencial del hardware heterogéneo. arquitecturas que constan de una CPU de uso general y hardware especializado como GPU, aceleradores de aprendizaje automático o enclaves confiables. La figura 3 presenta esta idea a nivel conceptual. Los smart contract híbridos son un primer paso en el camino hacia esta visión y hacia un concepto que llamamos metacontratos. Los metacontratos son aplicaciones codificadas de forma descentralizada. metacapa e implícitamente abarca la lógica dentro de la cadena (smart contracts), así como el cálculo y la conectividad fuera de la cadena entre varios blockchains y fuera de la cadena existentes. servicios. Dada la necesidad de compatibilidad con lenguajes y compiladores, nuevos modelos de seguridad y armonización conceptual y técnica de tecnologías dispares, sin embargo, la realización de una verdadera metacapa descentralizada es un objetivo ambicioso al que aspiramos a largo plazo. horizonte temporal. No obstante, es un modelo ideal útil a tener en cuenta al leer. este documento, que no se detalla aquí, pero es algo en lo que planeamos centrarnos en nuestro trabajo futuro sobre Chainlink. Escalado: Un objetivo de importancia preeminente en nuestros diseños en evolución es permitir que Chainlink red para satisfacer las crecientes necesidades de escala del ecosistema blockchain. Dado que la congestión de la red se está convirtiendo en un problema recurrente en los sistemas sin permiso existentes. blockchains [86], se están utilizando diseños nuevos y de mayor rendimiento blockchain, por ejemplo, [103, 120, 203], así como tecnologías de escalado de capa 2 complementarias, por ejemplo, [5, 12, 121, 141, 169, 186, 187]. Los servicios de Oracle deben lograr latencias y rendimientos que satisfacen las demandas de rendimiento de estos sistemas y al mismo tiempo minimizan las tarifas en cadena (por ejemplo, los costos del gas) tanto para los operadores contratados como para los usuarios comunes. Con DONs, Chainlink La funcionalidad pretende ir más allá y ofrecer un rendimiento lo suficientemente alto para sistemas puramente basados en web. Los DONs obtienen gran parte de su ganancia de rendimiento del uso de protocolos de consenso rápidos, basados en comités o sin permiso, que combinan con los blockchains. ellos apoyan. Esperamos que muchos DONs con diferentes configuraciones se ejecuten en paralelo; Diferentes DApps y usuarios pueden navegar por las compensaciones en las opciones de consenso subyacentes. según los requisitos de su aplicación. DONs pueden verse en efecto como tecnologías de capa 2. Esperamos que entre otros servicios, DONs respaldarán el Transaction Execution Framework (TEF), que facilita la integración eficiente de DONs y, por lo tanto, oracles con otros de alto rendimiento sistemas de capa 2, por ejemplo, rollups, sistemas que agrupan transacciones fuera de la cadena para lograr mejoras de rendimiento. Introducimos el TEF en la Sección 6.

Figura 3: Figura conceptual que muestra la realización ideal de una metacapa descentralizada. Para facilidad de desarrollo, un desarrollador especifica una DApp, resaltada en rosa, como una Aplicación en un modelo de máquina unificado. Un compilador de metacapa descentralizado genera automáticamente las funcionalidades de interoperabilidad correspondientes: smart contracts (denotado por SC), lógica (indicada por exec) en DONs, adaptadores que se conectan a servicios externos de destino, etc., como se indica resaltado en amarillo. La figura 4 muestra conceptualmente cómo los DON mejoran el escalado de blockchain (smart contract). concentrando el procesamiento de transacciones y oracle-informes fuera de la cadena, en lugar de en cadena. Este cambio en el lugar principal de cálculo reduce la latencia de las transacciones y tarifas al tiempo que aumenta el rendimiento de las transacciones. Confidencialidad: Las cadenas de bloques brindan una transparencia sin precedentes para los smart contracts y las aplicaciones que realizan. Pero existe una tensión básica entre transparencia y confidencialidad. Hoy, por ejemplo, las transacciones de intercambio descentralizadas de los usuariosFigura 4: Figura conceptual que muestra cómo las redes Oracle descentralizadas mejoran la escalado de smart contracts habilitados para blockchain. Figura A ⃝muestra un oracle convencional arquitectura. Las transacciones se envían directamente al blockchain, al igual que los informes oracle. Por tanto, el blockchain, resaltado en amarillo, es el lugar principal para el procesamiento de transacciones. La Figura B⃝ muestra el uso de DON para respaldar contratos en blockchain. Un DON El ejecutable procesa transacciones junto con datos de sistemas externos y los reenvía. resultados (por ejemplo, transacciones agrupadas o cambios en el estado del contrato resultantes de los efectos de las transacciones) al blockchain. El DON, resaltado en amarillo, es, por tanto, el principal lugar para el procesamiento de transacciones. las acciones se registran en la cadena, lo que facilita el seguimiento del comportamiento del intercambio, pero también hacer públicamente visibles las transacciones financieras de los usuarios. De manera similar, los datos transmitidos a dispositivos inteligentes los contratos permanecen en cadena. Esto hace que dichos datos sean convenientemente auditables, pero actúa como un desincentivo para los proveedores de datos que deseen proporcionar a smart contracts datos confidenciales o datos de propiedad. Creemos que las redes oracle desempeñarán un papel fundamental a la hora de catalizar la próxima generación. sistemas que combinan la transparencia innata de blockchains con nuevas protecciones de confidencialidad. En este artículo, mostramos cómo lo harán utilizando tres enfoques principales: • Adaptadores que preservan la confidencialidad: dos tecnologías con implementación planificada en las redes de Chainlink, DECO [234] y Town Crier [233], habilite los nodos oracle para recuperar datos de sistemas fuera de la cadena de manera que protejan la privacidad y los datos del usuario confidencialidad. Desempeñarán un papel clave en el diseño de adaptadores para DONs. (Consulte la Sección 3.6.2 para obtener detalles sobre estas dos tecnologías). • Cálculo confidencial: los DONs pueden simplemente ocultar sus cálculos a los blockchains que confían. Utilizando computación segura de múltiples partes y/o entornos de ejecución confiables, también es posible una mayor confidencialidad en la que DON nodos computan sobre datos sobre los cuales ellos mismos no tienen visibilidad.

• Compatibilidad con sistemas confidenciales de capa 2: el TEF está diseñado para admitir una variedad de sistemas de capa 2, muchos de los cuales utilizan pruebas de conocimiento cero para proporcionar diversas formas de confidencialidad de las transacciones. Analizamos estos enfoques en la Sección 3 (con detalles adicionales en la Sección 6, Apéndice B.1 y Apéndice B.2). La figura 5 presenta una vista conceptual de cómo los datos confidenciales podrían fluir desde fuentes externas a un smart contract mediante adaptadores que preservan la confidencialidad y Cálculo confidencial en un DON. Figura 5: Diagrama conceptual de operaciones de preservación de la confidencialidad en un DON en datos confidenciales (resaltados en amarillo). Datos de origen confidenciales (círculos negros) en la web Los servidores se extraen al DON mediante adaptadores que preservan la confidencialidad (líneas azules con doble flecha). El DON recibe datos derivados (círculos huecos) de estos adaptadores: el resultado de aplicar una función o, por ejemplo, compartir secretos, a la fuente sensible datos. Un ejecutable en DON puede aplicar cálculos confidenciales a datos derivados para construir un informe (doble círculo), que envía a través de un adaptador al blockchain. Creemos que las herramientas poderosas para el manejo de datos confidenciales abrirán todo un gama de aplicaciones. Entre ellos se encuentran las finanzas privadas descentralizadas (y centralizadas), la identidad descentralizada, los préstamos en cadena basados en crédito y sistemas más eficientes y eficientes. protocolos de acreditación y conocimiento del cliente fáciles de usar, como analizamos en la Sección 4. Equidad de orden para transacciones: Los diseños blockchain de hoy tienen un poco de suciedad. Secreto a voces: Están efímeramente centralizados. Los mineros y validators pueden ordenar trans-acciones como ellos elijan. El orden de las transacciones también puede ser manipulado por los usuarios como en función de las tarifas de red que pagan (por ejemplo, precios del gas en Ethereum) y en algunos casos medida aprovechando las rápidas conexiones de red. Tal manipulación puede, por Por ejemplo, tomar la forma de front-running, en el que un actor estratégico como un minero observa la transacción de un usuario e inserta su propia transacción de explotación en una anterior posición en el mismo bloque, robando efectivamente dinero del usuario aprovechando el conocimiento avanzado de la transacción del usuario. Por ejemplo, un bot puede realizar una orden de compra. antes que el de un usuario. Entonces puede aprovechar el aumento del precio de los activos inducido por la comercio del usuario. Algunos bots atacan al frente y perjudican a los usuarios normales, de forma análoga a la alta frecuencia. comercio en Wall Street—ya prevalece y está bien documentado [90], como están relacionados ataques como [159] en ejecución invertida y transacciones automatizadas que imitan [195]. Incluso han surgido recientemente propuestas para sistematizar la explotación de pedidos por parte de los mineros [110]. Las tecnologías de capa 2 como rollups no resuelven el problema, sino que simplemente recentralizan ordenando, poniéndolo en manos de la entidad que crea un rollup. Uno de nuestros objetivos es introducir en Chainlink un servicio llamado Fair Sequencing. Servicios (FSS) [137]. FSS ayuda a los diseñadores smart contract a garantizar pedidos justos para sus transacciones y evitar ataques frontales, posteriores y relacionados a las transacciones de los usuarios, así como otros tipos de transacciones, como la transmisión de informes oracle. FSS permite a DON implementar ideas como la noción rigurosa y temporal de equidad de orden introducida en [144]. Como beneficio incidental, FSS también puede reducir la red de los usuarios. tarifas (por ejemplo, costos de gasolina). Brevemente, en FSS, las transacciones pasan a través de DON, en lugar de propagarse directamente a un destino smart contract. El DON ordena las transacciones y luego las reenvía ellos al contrato. Figura 6: Ejemplo de cómo FSS es benéfico. Figura A ⃝muestra cómo un minero, explotando su poder centralizado para ordenar transacciones, puede intercambiar un par de transacciones: transacción 1⃝ llega antes de 2⃝, pero el minero lo secuencia después de 2⃝. Por el contrario, la Fig. B⃝muestra cómo un DON descentraliza el proceso de pedido entre DON nodos. Si hay quórum de los nodos honestos reciben 1⃝antes de 2⃝, el FSS hace que 1⃝ aparezca antes de 2⃝ en la cadena— evitando el reordenamiento de los mineros adjuntando números de secuencia exigibles por contrato. La Fig. 6 compara la minería estándar con FSS. Muestra cómo en la minería estándar,El proceso de pedido de transacciones está centralizado con el minero y, por lo tanto, sujeto a Manipulación, como reordenar un par de transacciones con respecto a su llegada. veces. Por el contrario, en FSS, el proceso está descentralizado entre DON nodos. Suponiendo Con un quórum de nodos honestos, FSS ayuda a hacer cumplir políticas como el ordenamiento temporal de transacciones, reduciendo las oportunidades de manipulación por parte de mineros y otras entidades. Además, dado que los usuarios no necesitan competir por pedidos preferenciales basados en el precio del gas, pueden pagar precios de gasolina relativamente bajos (mientras que las transacciones del DON se pueden agrupar para ahorrar gasolina). Minimización de confianza: Nuestro objetivo general en el diseño de DONs es facilitar un sistema altamente capa confiable de soporte para smart contracts y otros sistemas oracle dependientes mediante descentralización, herramientas criptográficas y garantías criptoeconómicas. Un DON en sí está descentralizado y los usuarios pueden elegir entre cualquier DON disponible que admite la cadena principal en la que desean operar o generar DONs adicionales con comités de nodos en los que confían. Sin embargo, para algunas aplicaciones, particularmente smart contracts, los usuarios Chainlink pueden favorecer un modelo de confianza que trate la cadena principal respaldada por un DON como más confiable que el DON mismo. Para dichos usuarios, ya tenemos o planeamos incorporar al arquitectura de la red Chainlink una serie de mecanismos que permiten contratos en una cadena principal para fortalecer las garantías de seguridad proporcionadas por DONs, mientras que en el Al mismo tiempo, también se aplican protecciones contra la posibilidad de fuentes de datos corruptas. como los servidores web de los que el DON obtiene datos. Describimos estos mecanismos en la Sección 7. Se dividen en cinco títulos principales: • Autenticación de origen de datos: herramientas que permiten a los proveedores de datos firmar digitalmente sus datos y con ello fortalecer la cadena de custodia entre el origen y el contrato de confianza. • DON informes minoritarios: indicadores emitidos por un subconjunto minoritario de DON nodos que observa mala conducta mayoritaria en el DON. • Barandillas: Lógica en una cadena principal que detecta condiciones anómalas y pausas o detiene la ejecución del contrato (o invoca otras soluciones). • Gobernanza que minimiza la confianza: uso de actualizaciones de publicación gradual para facilitar la inspección comunitaria, así como intervenciones de emergencia descentralizadas para una rápida respuesta a fallas del sistema. • Autenticación de entidades descentralizadas: uso de infraestructura de clave pública (PKI) para identificar entidades en la red Chainlink. La figura 7 presenta un esquema conceptual de nuestros objetivos de minimización de confianza. Seguridad basada en incentivos (criptoeconómica): La descentralización de la generación de informes entre oracle nodos ayuda a garantizar la seguridad incluso cuando algunos nodos están dañados.

Figura 7: Representación conceptual del objetivo de minimización de confianza de Chainlink, que es minimizar la necesidad de los usuarios de un comportamiento correcto del DON y fuentes de datos como la web servidores. Las luces amarillas en la figura indican loci de minimización de confianza: DON y conjuntos individuales o minoritarios de servidores web. Los puntos destacados en rosa indican los componentes del sistema. que son altamente confiables por supuesto: contratos en el blockchain y una mayoría de servidores web, es decir, servidores web en conjunto. Sin embargo, es igualmente importante garantizar que los nodos tengan un incentivo financiero para comportarse correctamente. Replantear, es decir, exigir a los nodos que proporcionen depósitos de LINK y recortar (confiscar) estos depósitos en caso de mala conducta, jugará un papel clave en Chainlink. Es un diseño de incentivo importante que ya se utiliza en varios blockchains, por ejemplo, [81, 103, 120, 204]. Sin embargo, apostar en Chainlink se ve muy diferente a staking en modo independiente. blockchains. Apostar por blockchains tiene como objetivo evitar ataques al consenso. tiene un Objetivo diferente en Chainlink: garantizar la entrega oportuna de informes oracle correctos. Un sistema staking bien diseñado para una red oracle debería generar ataques como el soborno. no rentable para un adversario, incluso cuando el objetivo es un smart contract con alta valor monetario. En este artículo, presentamos un enfoque general para staking en Chainlink con tres claves innovaciones:1. Un poderoso modelo adversarial que abarque ataques pasados por alto en las enfoques. Un ejemplo es lo que llamamos posible soborno. Esta es una forma de soborno que determina qué nodos reciben sobornos de forma condicional, por ejemplo, ofrece sobornos garantizados por adelantado a los nodos que un mecanismo staking selecciona en aleatorio para roles particulares (como desencadenar la adjudicación de informes). 2. Impacto superlineal staking, lo que significa informalmente que para tener éxito, un adversario debe tener un presupuesto de B$ mayor que los depósitos combinados de todos los oracle nodos. Más precisamente, queremos decir que en función de n, \(B(n) ≫\)dn en un red de n oracle nodos, cada uno con un monto de depósito fijo $d (más formalmente, \(B(n) is asymptotically larger in n than \)dn). La figura 8 ofrece una vista conceptual de esta propiedad. 3. El Marco de Incentivos Implícitos (IIF), un modelo de incentivos que hemos ideado para abarcar incentivos empíricamente mensurables más allá de los staking depositados explícitos fondos, incluidas las oportunidades de tarifas futuras de los nodos. El IIF amplía la noción de participación más allá de los depósitos de nodos explícitos. Figura 8: Diagrama conceptual que representa el escalado superlineal en Chainlink staking. el El soborno $B(n) requerido por un adversario crece más rápido en n que los depósitos combinados. $dn de todos los oracle nodos. Mostramos cómo el impacto IIF y el staking superlineal juntos inducen lo que llamamos un círculo virtuoso de seguridad económica para las redes oracle. Cuando entran nuevos usuarios

el sistema, aumentando las posibles ganancias futuras al ejecutar Chainlink nodos, el El costo marginal de la seguridad económica cae para los usuarios actuales y futuros. En un régimen de demanda elástica, este costo disminuido incentiva a usuarios adicionales a hacer uso de la red, perpetuando continuamente la adopción en un círculo virtuoso continuo. Nota: Si bien este documento técnico describe elementos importantes de nuestra visión para la evolución de Chainlink, es informal e incluye pocos detalles técnicos detallados. planeamos publicar documentos técnicos centrados en características y enfoques adicionales a medida que evolucionan. Además, es importante destacar que muchos elementos de la visión presentada aquí (mejoras de escala, tecnologías de confidencialidad, FSS, etc.) pueden y serán implementado en forma preliminar incluso antes de que los DONs avanzados se conviertan en una característica básica de Chainlink. 1.3 Organización de este documento Presentamos nuestro modelo de seguridad y notación en la Sección 2 y describimos el Descentralizado API de Oracle Network en la Sección 3. En la Sección 4, presentamos una serie de ejemplos de aplicaciones para las cuales DONs proporcionan una plataforma de implementación atractiva. Los lectores pueden Aprenda la mayoría de los conceptos clave del artículo leyendo hasta este punto. El resto del artículo contiene más detalles. Describimos la secuenciación justa Services (FSS) en la Sección 5 y el Marco de Ejecución de Transacciones (TEF) en la Sección 6. Describimos nuestro enfoque para la minimización de la confianza en la Sección 7. Consideramos algunos importantes requisitos de implementación DON, a saber, implementación incremental de funciones, membresía dinámica del libro mayor y responsabilidad en la Sección 8. Finalmente, en la Sección 9, brindamos una descripción general de nuestro enfoque en desarrollo para el diseño de incentivos. Concluimos en la Sección 10. Para ayudar a los lectores que tienen una familiaridad limitada con los conceptos de este documento, proporcione un glosario en el Apéndice A. Presentamos más detalles sobre la interfaz DON y funcionalidad en el Apéndice B y presentar algunos adaptadores de ejemplo en el Apéndice C. En el Apéndice D, describimos una primitiva criptográfica para fuentes de datos de confianza minimizada. autenticación denominada firmas funcionales e introducir una nueva variante denominada firmas funcionales discretizadas. Discutimos algunas consideraciones relacionadas con el comité. selección para DONs en el Apéndice F.

Güvenlik Modeli ve Hedefleri

Merkezi Olmayan Oracle Ağı, farklı bir dağıtılmış sistem olup, Başlangıçta, zorunlu olmasa da tipik olarak komite temelli bir kuruluş tarafından uygulanmalıdır. fikir birliği protokolüdür ve bir dizi oracle düğüm tarafından çalıştırılır. Bir DON öncelikle tasarlanmıştır oracle raporlarıyla ana zincirdeki smart contract'nin yeteneklerini artırmak için ve diğer hizmetler, ancak aynı destek hizmetlerini blockchain olmayan diğer sistemlere de sağlayabilir ve dolayısıyla belirli bir ana zincirle ilişkilendirilmesine gerek yoktur.