Bitcoin : Un système de monnaie électronique pair-à-pair

Abstract

إن نسخة peer-to-peer بالكامل من النقد الإلكتروني ستسمح بإرسال المدفوعات عبر الإنترنت مباشرة من طرف إلى آخر دون المرور عبر مؤسسة مالية. توفر digital signatures جزءاً من الحل، لكن الفوائد الرئيسية تضيع إذا كان لا يزال هناك حاجة إلى طرف ثالث موثوق لمنع double-spending. نقترح حلاً لمشكلة double-spending باستخدام شبكة peer-to-peer. تقوم الشبكة بوضع timestamps على المعاملات عن طريق تحويلها إلى hash ضمن سلسلة مستمرة من proof-of-work القائم على hash، مما يشكل سجلاً لا يمكن تغييره دون إعادة تنفيذ proof-of-work. لا تعمل السلسلة الأطول كدليل على تسلسل الأحداث التي شوهدت فحسب، بل كدليل أيضاً على أنها جاءت من أكبر مجمع لقدرة CPU. طالما أن غالبية قدرة CPU يتحكم بها nodes لا تتعاون لمهاجمة الشبكة، فإنها ستولد السلسلة الأطول وتتفوق على المهاجمين. تتطلب الشبكة نفسها حداً أدنى من البنية. يتم بث الرسائل على أساس best effort، ويمكن لـ nodes مغادرة الشبكة والانضمام إليها مجدداً حسب رغبتها، مع قبول أطول سلسلة proof-of-work كدليل على ما حدث أثناء غيابها.

Abstract

Une version purement pair-a-pair de monnaie electronique permettrait d'envoyer des paiements en ligne directement d'une partie a une autre sans passer par une institution financiere. Les signatures numeriques fournissent une partie de la solution, mais les principaux avantages sont perdus si un tiers de confiance est toujours necessaire pour empecher la double depense. Nous proposons une solution au probleme de la double depense en utilisant un reseau pair-a-pair. Le reseau horodate les transactions en les hachant dans une chaine continue de proof-of-work basee sur le hachage, formant un enregistrement qui ne peut etre modifie sans refaire le proof-of-work. La chaine la plus longue sert non seulement de preuve de la sequence des evenements observes, mais aussi de preuve qu'elle provient du plus grand pool de puissance CPU. Tant qu'une majorite de la puissance CPU est controlee par des noeuds qui ne cooperent pas pour attaquer le reseau, ils genereront la chaine la plus longue et devanceront les attaquants. Le reseau lui-meme necessite une structure minimale. Les messages sont diffuses au mieux, et les noeuds peuvent quitter et rejoindre le reseau a volonte, acceptant la chaine de proof-of-work la plus longue comme preuve de ce qui s'est passe pendant leur absence.

Introduction

أصبحت التجارة على الإنترنت تعتمد بشكل شبه حصري على المؤسسات المالية التي تعمل كأطراف ثالثة موثوقة لمعالجة المدفوعات الإلكترونية. بينما يعمل النظام بشكل جيد بما يكفي لمعظم المعاملات، إلا أنه لا يزال يعاني من نقاط الضعف المتأصلة في النموذج القائم على الثقة. المعاملات غير القابلة للعكس بشكل كامل ليست ممكنة فعلياً، حيث لا تستطيع المؤسسات المالية تجنب التوسط في النزاعات. تزيد تكلفة الوساطة من تكاليف المعاملات، مما يحد من الحد الأدنى العملي لحجم المعاملة ويقطع إمكانية المعاملات الصغيرة العرضية، وهناك تكلفة أوسع تتمثل في فقدان القدرة على إجراء مدفوعات غير قابلة للعكس مقابل خدمات غير قابلة للعكس. مع إمكانية العكس، تنتشر الحاجة إلى الثقة. يجب على التجار أن يكونوا حذرين من عملائهم، ومضايقتهم للحصول على معلومات أكثر مما يحتاجون إليه. يتم قبول نسبة معينة من الاحتيال على أنها أمر لا مفر منه. يمكن تجنب هذه التكاليف وحالات عدم اليقين في الدفع شخصياً باستخدام العملة المادية، لكن لا توجد آلية لإجراء مدفوعات عبر قناة اتصالات دون طرف موثوق.

ما هو مطلوب هو نظام دفع إلكتروني قائم على cryptographic proof بدلاً من الثقة، يسمح لأي طرفين راغبين بالتعامل مباشرة مع بعضهما البعض دون الحاجة إلى طرف ثالث موثوق. المعاملات التي يكون عكسها غير عملي حسابياً ستحمي البائعين من الاحتيال، ويمكن تنفيذ آليات escrow الروتينية بسهولة لحماية المشترين. في هذه الورقة، نقترح حلاً لمشكلة double-spending باستخدام خادم timestamp موزع peer-to-peer لتوليد إثبات حسابي للترتيب الزمني للمعاملات. النظام آمن طالما أن nodes الصادقة تتحكم مجتمعة في قدرة CPU أكبر من أي مجموعة متعاونة من nodes المهاجمة.

Introduction

Le commerce sur Internet en est venu a reposer presque exclusivement sur des institutions financieres servant de tiers de confiance pour traiter les paiements electroniques. Bien que le systeme fonctionne assez bien pour la plupart des transactions, il souffre encore des faiblesses inherentes au modele base sur la confiance. Les transactions completement irreversibles ne sont pas vraiment possibles, puisque les institutions financieres ne peuvent eviter de medier les litiges. Le cout de la mediation augmente les couts de transaction, limitant la taille minimale pratique des transactions et eliminant la possibilite de petites transactions occasionnelles, et il y a un cout plus large dans la perte de la capacite a effectuer des paiements irreversibles pour des services irreversibles. Avec la possibilite d'inversion, le besoin de confiance se repand. Les commercants doivent se mefier de leurs clients, les harcelant pour obtenir plus d'informations qu'ils n'en auraient autrement besoin. Un certain pourcentage de fraude est accepte comme inevitable. Ces couts et incertitudes de paiement peuvent etre evites en personne en utilisant de la monnaie physique, mais aucun mecanisme n'existe pour effectuer des paiements sur un canal de communication sans un tiers de confiance.

Ce qui est necessaire est un systeme de paiement electronique base sur la preuve cryptographique plutot que sur la confiance, permettant a deux parties consentantes de transiger directement l'une avec l'autre sans besoin d'un tiers de confiance. Les transactions qu'il est informatiquement impraticable d'inverser protegeraient les vendeurs contre la fraude, et des mecanismes d'entiercement routiniers pourraient etre facilement mis en oeuvre pour proteger les acheteurs. Dans cet article, nous proposons une solution au probleme de la double depense en utilisant un serveur d'horodatage distribue pair-a-pair pour generer une preuve informatique de l'ordre chronologique des transactions. Le systeme est securise tant que les noeuds honnetes controlent collectivement plus de puissance CPU que tout groupe cooperant de noeuds attaquants.

Transactions

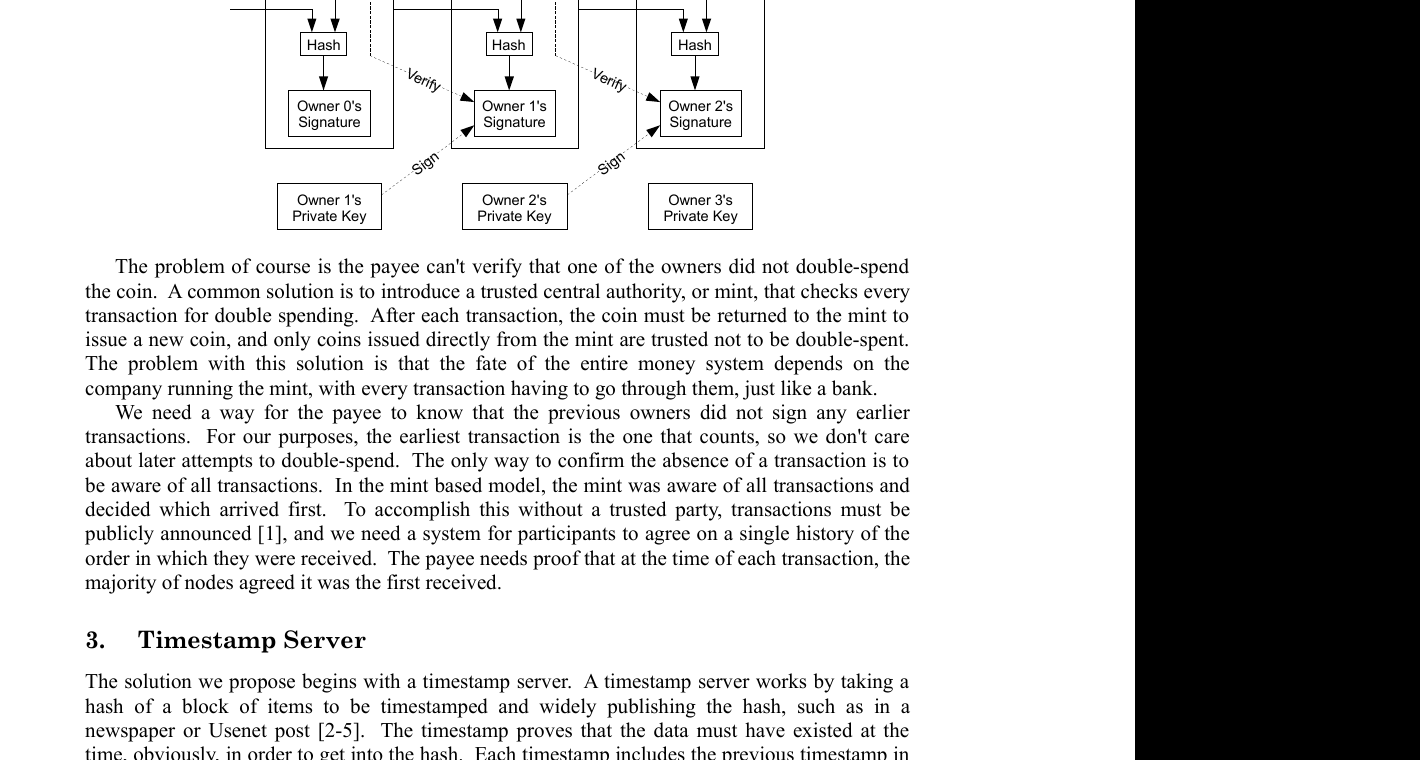

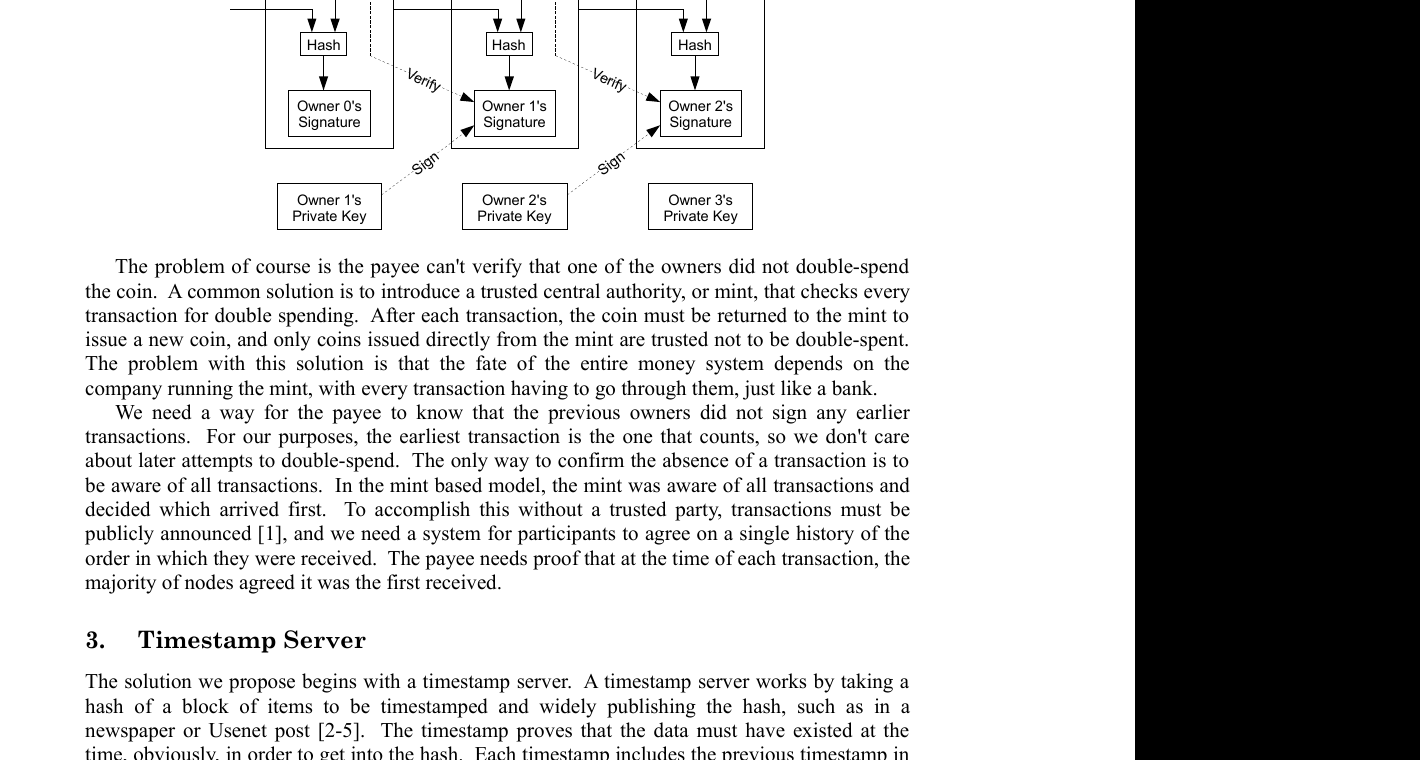

نعرّف العملة الإلكترونية كسلسلة من digital signatures. يقوم كل مالك بنقل العملة إلى المالك التالي عن طريق التوقيع الرقمي على hash للمعاملة السابقة وpublic key للمالك التالي وإضافة هذه إلى نهاية العملة. يمكن للمستلم التحقق من signatures للتحقق من سلسلة الملكية.

المشكلة بالطبع هي أن المستلم لا يمكنه التحقق من أن أحد المالكين لم يقم بـ double-spend للعملة. الحل الشائع هو تقديم سلطة مركزية موثوقة، أو mint، تتحقق من كل معاملة بحثاً عن double spending. بعد كل معاملة، يجب إعادة العملة إلى mint لإصدار عملة جديدة، ولا يُوثق بعدم double-spend إلا العملات الصادرة مباشرة من mint. مشكلة هذا الحل هي أن مصير النظام النقدي بأكمله يعتمد على الشركة التي تدير mint، حيث يجب أن تمر كل معاملة من خلالها، تماماً مثل البنك.

نحتاج إلى طريقة تمكّن المستلم من معرفة أن المالكين السابقين لم يوقعوا على أي معاملات سابقة. لأغراضنا، المعاملة الأقدم هي التي تُعتد بها، لذلك لا نهتم بالمحاولات اللاحقة لـ double-spend. الطريقة الوحيدة لتأكيد غياب معاملة هي أن تكون على علم بجميع المعاملات. في النموذج القائم على mint، كان mint على علم بجميع المعاملات وقرر أيها وصل أولاً. لتحقيق ذلك بدون طرف موثوق، يجب الإعلان عن المعاملات بشكل عام [^1]، ونحتاج إلى نظام يتفق فيه المشاركون على تاريخ واحد للترتيب الذي استُلمت به. يحتاج المستلم إلى إثبات أنه في وقت كل معاملة، وافقت غالبية nodes على أنها كانت أول معاملة مستلمة.

Transactions

Nous definissons une piece electronique comme une chaine de signatures numeriques. Chaque proprietaire transfere la piece au suivant en signant numeriquement un hash de la transaction precedente et la cle publique du proprietaire suivant, et en ajoutant ceux-ci a la fin de la piece. Un beneficiaire peut verifier les signatures pour verifier la chaine de propriete.

Le probleme bien sur est que le beneficiaire ne peut pas verifier qu'un des proprietaires n'a pas double-depense la piece. Une solution courante est d'introduire une autorite centrale de confiance, ou un atelier monetaire, qui verifie chaque transaction pour la double depense. Apres chaque transaction, la piece doit etre retournee a l'atelier monetaire pour emettre une nouvelle piece, et seules les pieces emises directement par l'atelier monetaire sont considerees comme non double-depensees. Le probleme avec cette solution est que le destin de l'ensemble du systeme monetaire depend de l'entreprise qui gere l'atelier monetaire, chaque transaction devant passer par eux, tout comme une banque.

Nous avons besoin d'un moyen pour le beneficiaire de savoir que les proprietaires precedents n'ont pas signe de transactions anterieures. Pour nos besoins, la transaction la plus ancienne est celle qui compte, donc nous ne nous soucions pas des tentatives ulterieures de double depense. La seule facon de confirmer l'absence d'une transaction est d'etre au courant de toutes les transactions. Dans le modele base sur l'atelier monetaire, l'atelier monetaire etait au courant de toutes les transactions et decidait laquelle etait arrivee en premier. Pour accomplir cela sans un tiers de confiance, les transactions doivent etre publiquement annoncees [^1], et nous avons besoin d'un systeme pour que les participants s'accordent sur un historique unique de l'ordre dans lequel elles ont ete recues. Le beneficiaire a besoin de la preuve qu'au moment de chaque transaction, la majorite des noeuds a convenu qu'elle etait la premiere recue.

Timestamp Server

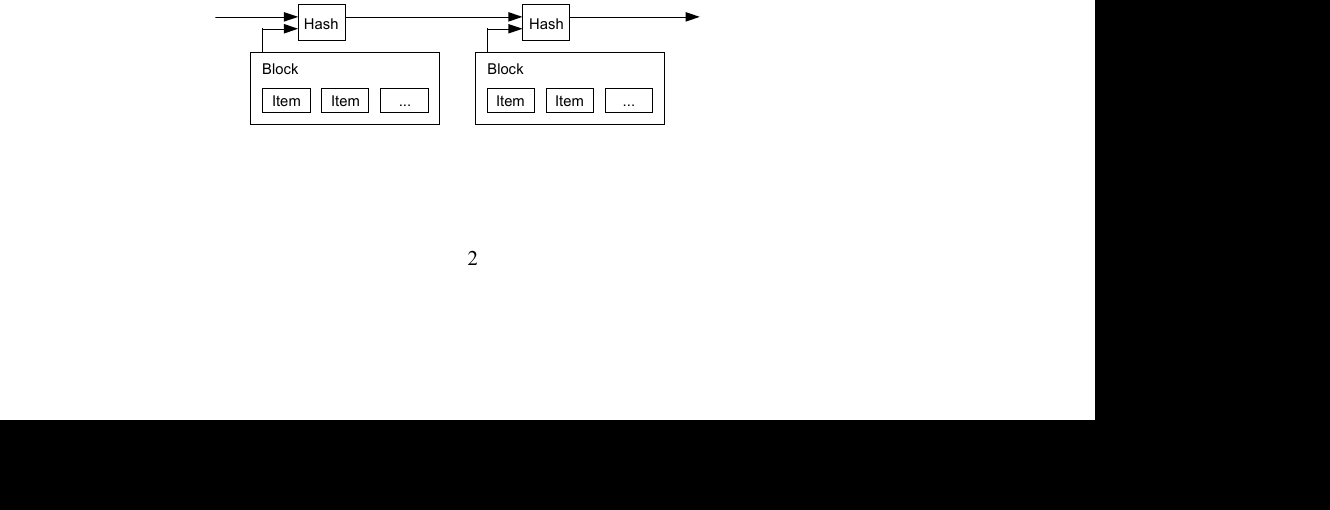

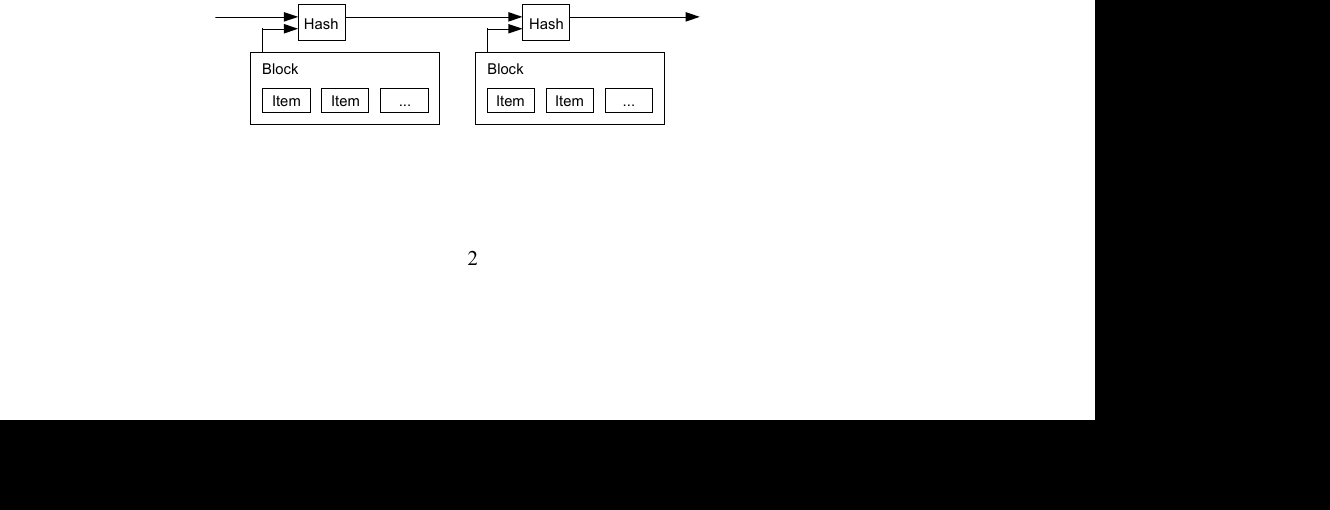

يبدأ الحل الذي نقترحه بخادم timestamp. يعمل خادم timestamp عن طريق أخذ hash لمجموعة من العناصر المراد وضع timestamp عليها ونشر hash على نطاق واسع، كما هو الحال في صحيفة أو منشور Usenet [^2] [^3] [^4] [^5]. يثبت timestamp أن البيانات كانت موجودة بالضرورة في ذلك الوقت لكي تدخل في hash. يتضمن كل timestamp الـ timestamp السابق في hash الخاص به، مشكلاً سلسلة، حيث يعزز كل timestamp إضافي ما سبقه.

Timestamp Server

La solution que nous proposons commence par un serveur d'horodatage. Un serveur d'horodatage fonctionne en prenant un hash d'un bloc d'elements a horodater et en publiant largement le hash, comme dans un journal ou un message Usenet [^2] [^3] [^4] [^5]. L'horodatage prouve que les donnees devaient exister a ce moment-la, evidemment, pour etre incluses dans le hash. Chaque horodatage inclut l'horodatage precedent dans son hash, formant une chaine, chaque horodatage supplementaire renforcant les precedents.

Proof-of-Work

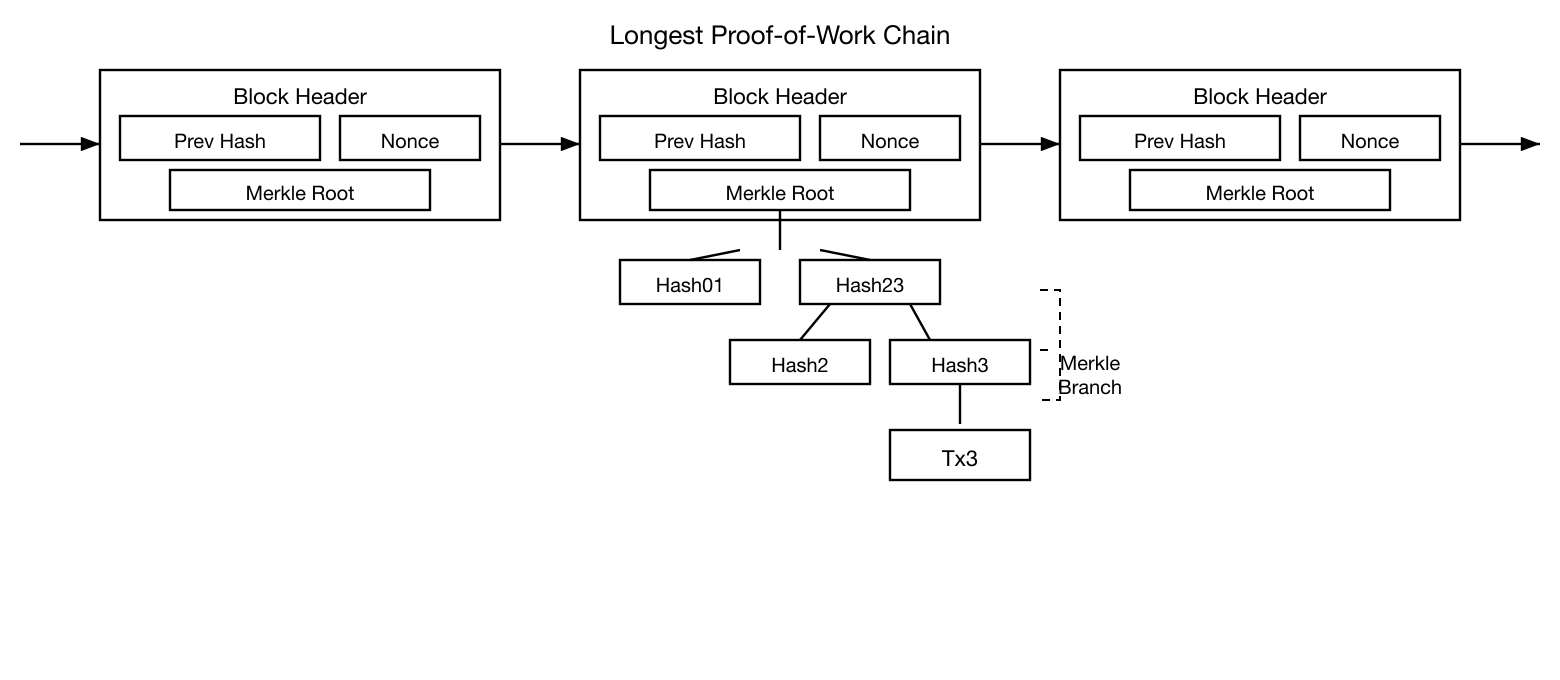

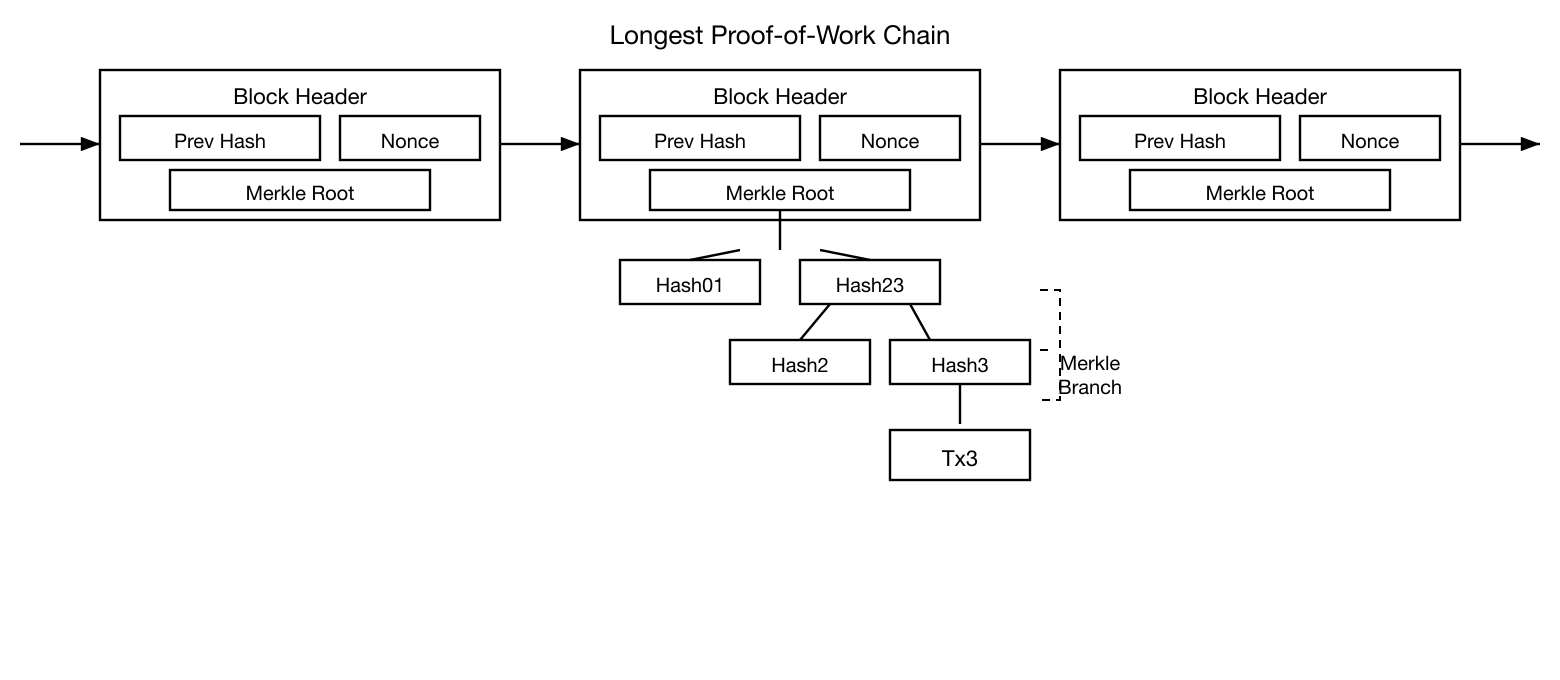

لتنفيذ خادم timestamp موزع على أساس peer-to-peer، سنحتاج إلى استخدام نظام proof-of-work مشابه لـ Hashcash الخاص بـ Adam Back [^6]، بدلاً من منشورات الصحف أو Usenet. يتضمن proof-of-work البحث عن قيمة عند تحويلها إلى hash، مثلاً باستخدام SHA-256، يبدأ hash بعدد من zero bits. يكون متوسط العمل المطلوب أسياً (exponential) في عدد zero bits المطلوبة ويمكن التحقق منه بتنفيذ hash واحد.

بالنسبة لشبكة timestamp الخاصة بنا، ننفذ proof-of-work عن طريق زيادة nonce في block حتى يتم العثور على قيمة تمنح hash الـ block عدد zero bits المطلوب. بمجرد إنفاق جهد CPU لجعله يستوفي proof-of-work، لا يمكن تغيير block دون إعادة تنفيذ العمل. نظراً لأن blocks اللاحقة مرتبطة بعده في سلسلة، فإن عمل تغيير block سيشمل إعادة تنفيذ جميع blocks التي تليه.

يحل proof-of-work أيضاً مشكلة تحديد التمثيل في اتخاذ قرار الأغلبية. إذا كانت الأغلبية تعتمد على one-IP-address-one-vote، فيمكن تقويضها من قبل أي شخص قادر على تخصيص العديد من عناوين IP. proof-of-work هو في جوهره one-CPU-one-vote. يتم تمثيل قرار الأغلبية بأطول سلسلة، التي استُثمر فيها أكبر جهد proof-of-work. إذا كانت غالبية قدرة CPU يتحكم بها honest nodes، فإن السلسلة الصادقة ستنمو بأسرع معدل وتتفوق على أي سلاسل منافسة. لتعديل block سابق، سيتعين على المهاجم إعادة تنفيذ proof-of-work لذلك block وجميع blocks التي تليه ثم اللحاق بعمل honest nodes وتجاوزه. سنبين لاحقاً أن احتمال لحاق مهاجم أبطأ يتناقص أسياً (exponentially) مع إضافة blocks لاحقة.

للتعويض عن زيادة سرعة الأجهزة والاهتمام المتغير بتشغيل nodes بمرور الوقت، يتم تحديد صعوبة proof-of-work بواسطة متوسط متحرك يستهدف عدداً متوسطاً من blocks في الساعة. إذا تم إنشاؤها بسرعة كبيرة، تزداد الصعوبة.

Proof-of-Work

Pour implementer un serveur d'horodatage distribue sur une base pair-a-pair, nous devrons utiliser un systeme de proof-of-work similaire au Hashcash d'Adam Back [^6], plutot que des journaux ou des messages Usenet. Le proof-of-work consiste a rechercher une valeur qui, lorsqu'elle est hachee, par exemple avec SHA-256, le hash commence par un certain nombre de bits zero. Le travail moyen requis est exponentiel par rapport au nombre de bits zero requis et peut etre verifie en executant un seul hash.

Pour notre reseau d'horodatage, nous implementons le proof-of-work en incrementant un nonce dans le bloc jusqu'a ce qu'une valeur soit trouvee qui donne au hash du bloc les bits zero requis. Une fois que l'effort CPU a ete depense pour satisfaire le proof-of-work, le bloc ne peut pas etre modifie sans refaire le travail. Comme les blocs ulterieurs sont chaines apres lui, le travail pour modifier le bloc inclurait de refaire tous les blocs apres lui.

Le proof-of-work resout egalement le probleme de la determination de la representation dans la prise de decision majoritaire. Si la majorite etait basee sur une-adresse-IP-un-vote, elle pourrait etre corrompue par quiconque capable d'allouer de nombreuses adresses IP. Le proof-of-work est essentiellement un-CPU-un-vote. La decision majoritaire est representee par la chaine la plus longue, qui a le plus grand effort de proof-of-work investi. Si une majorite de la puissance CPU est controlee par des noeuds honnetes, la chaine honnete croitra le plus rapidement et devancera toutes les chaines concurrentes. Pour modifier un bloc passe, un attaquant devrait refaire le proof-of-work du bloc et de tous les blocs apres lui, puis rattraper et depasser le travail des noeuds honnetes. Nous montrerons plus tard que la probabilite qu'un attaquant plus lent rattrape diminue exponentiellement a mesure que des blocs subsequents sont ajoutes.

Pour compenser la vitesse croissante du materiel et l'interet variable pour l'exploitation des noeuds au fil du temps, la difficulte du proof-of-work est determinee par une moyenne mobile visant un nombre moyen de blocs par heure. S'ils sont generes trop rapidement, la difficulte augmente.

Network

خطوات تشغيل الشبكة هي كالتالي:

- يتم بث transactions الجديدة إلى جميع nodes.

- يجمع كل node الـ transactions الجديدة في block.

- يعمل كل node على إيجاد proof-of-work صعب لـ block الخاص به.

- عندما يجد node الـ proof-of-work، يبث block إلى جميع nodes.

- تقبل nodes الـ block فقط إذا كانت جميع transactions فيه صالحة ولم يتم إنفاقها مسبقاً.

- تعبر nodes عن قبولها لـ block بالعمل على إنشاء block التالي في السلسلة، باستخدام hash الـ block المقبول كـ previous hash.

تعتبر nodes دائماً أطول سلسلة هي الصحيحة وتستمر في العمل على تمديدها. إذا بث node-ان نسختين مختلفتين من block التالي في وقت واحد، فقد تستقبل بعض nodes إحداهما أو الأخرى أولاً. في تلك الحالة، تعمل على أول نسخة استقبلتها، لكنها تحفظ الفرع الآخر في حال أصبح أطول. سيُكسر التعادل عندما يُعثر على proof-of-work التالي ويصبح أحد الفرعين أطول؛ ستنتقل nodes التي كانت تعمل على الفرع الآخر عندئذ إلى الأطول.

لا يتطلب بث transactions الجديدة بالضرورة الوصول إلى جميع nodes. طالما أنها تصل إلى العديد من nodes، ستدخل في block قبل وقت طويل. كما أن بث blocks متسامح مع الرسائل المفقودة. إذا لم يستقبل node block ما، فسيطلبه عندما يستقبل block التالي ويدرك أنه فاته واحد.

Network

Les etapes pour faire fonctionner le reseau sont les suivantes :

- Les nouvelles transactions sont diffusees a tous les noeuds.

- Chaque noeud collecte les nouvelles transactions dans un bloc.

- Chaque noeud travaille a trouver un proof-of-work difficile pour son bloc.

- Lorsqu'un noeud trouve un proof-of-work, il diffuse le bloc a tous les noeuds.

- Les noeuds acceptent le bloc uniquement si toutes les transactions qu'il contient sont valides et n'ont pas deja ete depensees.

- Les noeuds expriment leur acceptation du bloc en travaillant a la creation du bloc suivant dans la chaine, en utilisant le hash du bloc accepte comme hash precedent.

Les noeuds considerent toujours la chaine la plus longue comme etant la correcte et continueront a travailler a son extension. Si deux noeuds diffusent des versions differentes du bloc suivant simultanement, certains noeuds peuvent recevoir l'une ou l'autre en premier. Dans ce cas, ils travaillent sur la premiere qu'ils ont recue, mais conservent l'autre branche au cas ou elle deviendrait plus longue. L'egalite sera brisee lorsque le prochain proof-of-work sera trouve et qu'une branche deviendra plus longue ; les noeuds qui travaillaient sur l'autre branche basculeront alors sur la plus longue.

Les diffusions de nouvelles transactions n'ont pas necessairement besoin d'atteindre tous les noeuds. Tant qu'elles atteignent de nombreux noeuds, elles seront integrees dans un bloc sous peu. Les diffusions de blocs sont egalement tolerantes aux messages perdus. Si un noeud ne recoit pas un bloc, il le demandera lorsqu'il recevra le bloc suivant et realisera qu'il en a manque un.

Incentive

بحسب الاتفاق، فإن أول transaction في block هو transaction خاص يبدأ عملة جديدة يملكها منشئ block. هذا يضيف حافزاً لـ nodes لدعم الشبكة، ويوفر طريقة لتوزيع العملات في التداول مبدئياً، حيث لا توجد سلطة مركزية لإصدارها. إن الإضافة المستمرة لكمية ثابتة من العملات الجديدة تشبه منقبي الذهب الذين ينفقون الموارد لإضافة الذهب إلى التداول. في حالتنا، إنه وقت CPU والكهرباء التي يتم إنفاقها.

يمكن أيضاً تمويل الحافز من خلال transaction fees. إذا كانت قيمة output الـ transaction أقل من قيمة input، فإن الفرق هو transaction fee تُضاف إلى قيمة حافز block الذي يحتوي على ذلك transaction. بمجرد دخول عدد محدد مسبقاً من العملات في التداول، يمكن أن ينتقل الحافز بالكامل إلى transaction fees ويكون خالياً تماماً من التضخم.

قد يساعد الحافز في تشجيع nodes على البقاء صادقة. إذا كان مهاجم جشع قادراً على تجميع قدرة CPU أكبر من جميع honest nodes، فسيتعين عليه الاختيار بين استخدامها للاحتيال على الناس بسرقة مدفوعاته، أو استخدامها لتوليد عملات جديدة. ينبغي أن يجد اللعب وفق القواعد أكثر ربحية، قواعد تمنحه عملات جديدة أكثر من جميع الآخرين مجتمعين، بدلاً من تقويض النظام وصلاحية ثروته الخاصة.

Incentive

Par convention, la premiere transaction d'un bloc est une transaction speciale qui cree une nouvelle piece appartenant au createur du bloc. Cela ajoute une incitation pour les noeuds a soutenir le reseau et fournit un moyen de distribuer initialement les pieces en circulation, puisqu'il n'y a pas d'autorite centrale pour les emettre. L'ajout regulier d'une quantite constante de nouvelles pieces est analogue aux mineurs d'or qui depensent des ressources pour ajouter de l'or en circulation. Dans notre cas, ce sont le temps CPU et l'electricite qui sont depenses.

L'incitation peut aussi etre financee par les frais de transaction. Si la valeur de sortie d'une transaction est inferieure a sa valeur d'entree, la difference est un frais de transaction qui s'ajoute a la valeur d'incitation du bloc contenant la transaction. Une fois qu'un nombre predetermine de pieces est entre en circulation, l'incitation peut passer entierement aux frais de transaction et etre completement exempte d'inflation.

L'incitation peut aider a encourager les noeuds a rester honnetes. Si un attaquant cupide est capable de rassembler plus de puissance CPU que tous les noeuds honnetes, il devrait choisir entre l'utiliser pour escroquer les gens en volant ses paiements, ou l'utiliser pour generer de nouvelles pieces. Il devrait trouver plus profitable de jouer selon les regles, des regles qui le favorisent avec plus de nouvelles pieces que tous les autres combines, plutot que de saper le systeme et la validite de sa propre richesse.

Reclaiming Disk Space

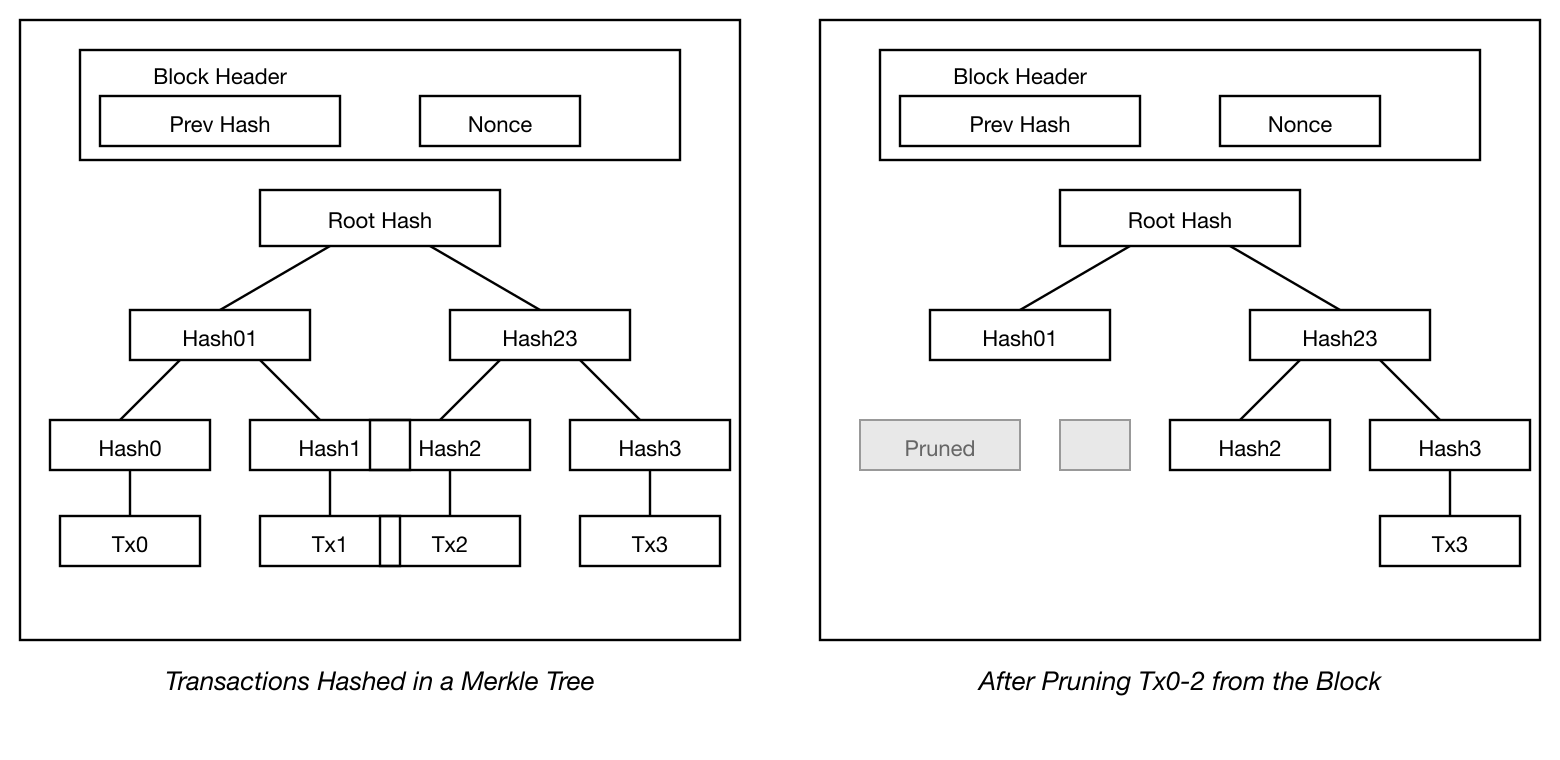

بمجرد أن يُدفن أحدث transaction في عملة تحت عدد كافٍ من blocks، يمكن التخلص من transactions المنفقة قبله لتوفير مساحة القرص. لتسهيل ذلك دون كسر hash الـ block، يتم تحويل transactions إلى hash في Merkle Tree [^7] [^2] [^5]، مع تضمين الجذر فقط في hash الـ block. يمكن بعد ذلك ضغط blocks القديمة عن طريق قطع فروع الشجرة. لا يلزم تخزين hashes الداخلية.

سيكون حجم block header بدون transactions حوالي 80 bytes. إذا افترضنا أن blocks يتم إنشاؤها كل 10 دقائق، فإن 80 bytes * 6 * 24 * 365 = 4.2MB سنوياً. مع أنظمة الكمبيوتر التي تُباع عادة بذاكرة 2GB من RAM اعتباراً من عام 2008، وقانون Moore الذي يتنبأ بنمو حالي قدره 1.2GB سنوياً، لا ينبغي أن يكون التخزين مشكلة حتى لو كان يجب الاحتفاظ بـ block headers في الذاكرة.

Reclaiming Disk Space

Une fois que la derniere transaction d'une piece est enfouie sous suffisamment de blocs, les transactions depensees avant elle peuvent etre supprimees pour economiser de l'espace disque. Pour faciliter cela sans casser le hash du bloc, les transactions sont hachees dans un Merkle Tree [^7] [^2] [^5], avec seule la racine incluse dans le hash du bloc. Les anciens blocs peuvent alors etre compactes en elaguant les branches de l'arbre. Les hash interieurs n'ont pas besoin d'etre stockes.

Un en-tete de bloc sans transactions ferait environ 80 octets. Si nous supposons que les blocs sont generes toutes les 10 minutes, 80 octets * 6 * 24 * 365 = 4,2 Mo par an. Avec des systemes informatiques generalement vendus avec 2 Go de RAM en 2008, et la loi de Moore prevoyant une croissance actuelle de 1,2 Go par an, le stockage ne devrait pas etre un probleme meme si les en-tetes de blocs doivent etre conserves en memoire.

Simplified Payment Verification

من الممكن التحقق من المدفوعات دون تشغيل node شبكة كامل. يحتاج المستخدم فقط إلى الاحتفاظ بنسخة من block headers لأطول سلسلة proof-of-work، والتي يمكنه الحصول عليها بالاستعلام من nodes الشبكة حتى يقتنع بأن لديه أطول سلسلة، والحصول على فرع Merkle الذي يربط transaction بالـ block الذي وُضع فيه timestamp. لا يمكنه التحقق من transaction بنفسه، لكن بربطه بمكان في السلسلة، يمكنه رؤية أن node في الشبكة قد قبله، والـ blocks المضافة بعده تؤكد أيضاً أن الشبكة قبلته.

وبالتالي، يكون التحقق موثوقاً طالما أن honest nodes تتحكم في الشبكة، لكنه أكثر عرضة للخطر إذا تغلب مهاجم على الشبكة. بينما يمكن لـ nodes الشبكة التحقق من transactions بأنفسها، يمكن خداع الطريقة المبسطة بـ transactions ملفقة من المهاجم طالما يستطيع المهاجم الاستمرار في التغلب على الشبكة. تتمثل إحدى استراتيجيات الحماية ضد ذلك في قبول تنبيهات من nodes الشبكة عند اكتشافها block غير صالح، مما يدفع برنامج المستخدم إلى تنزيل block الكامل والـ transactions المنبه عنها لتأكيد التناقض. من المرجح أن ترغب الشركات التي تتلقى مدفوعات متكررة في تشغيل nodes خاصة بها لمزيد من الأمان المستقل والتحقق الأسرع.

Simplified Payment Verification

Il est possible de verifier les paiements sans faire fonctionner un noeud reseau complet. Un utilisateur n'a besoin que de conserver une copie des en-tetes de blocs de la plus longue chaine de proof-of-work, qu'il peut obtenir en interrogeant les noeuds du reseau jusqu'a ce qu'il soit convaincu d'avoir la chaine la plus longue, et d'obtenir la branche Merkle reliant la transaction au bloc dans lequel elle est horodatee. Il ne peut pas verifier la transaction par lui-meme, mais en la reliant a un endroit dans la chaine, il peut voir qu'un noeud du reseau l'a acceptee, et les blocs ajoutes apres confirment davantage que le reseau l'a acceptee.

En tant que telle, la verification est fiable tant que les noeuds honnetes controlent le reseau, mais est plus vulnerable si le reseau est domine par un attaquant. Bien que les noeuds du reseau puissent verifier les transactions par eux-memes, la methode simplifiee peut etre trompee par les transactions fabriquees d'un attaquant tant que l'attaquant peut continuer a dominer le reseau. Une strategie pour se proteger contre cela serait d'accepter les alertes des noeuds du reseau lorsqu'ils detectent un bloc invalide, incitant le logiciel de l'utilisateur a telecharger le bloc complet et les transactions signalees pour confirmer l'incoherence. Les entreprises qui recoivent des paiements frequents voudront probablement toujours faire fonctionner leurs propres noeuds pour une securite plus independante et une verification plus rapide.

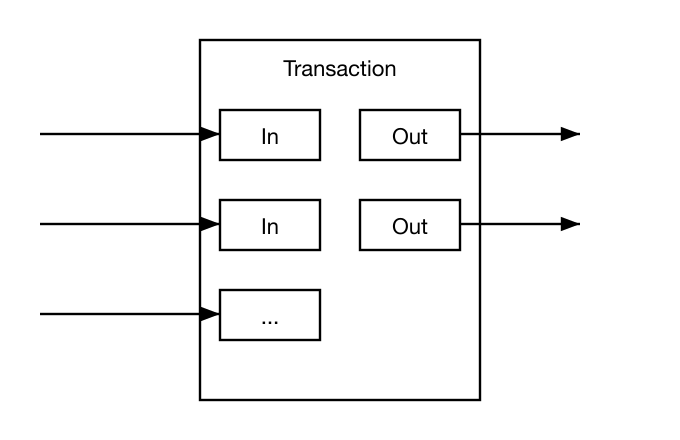

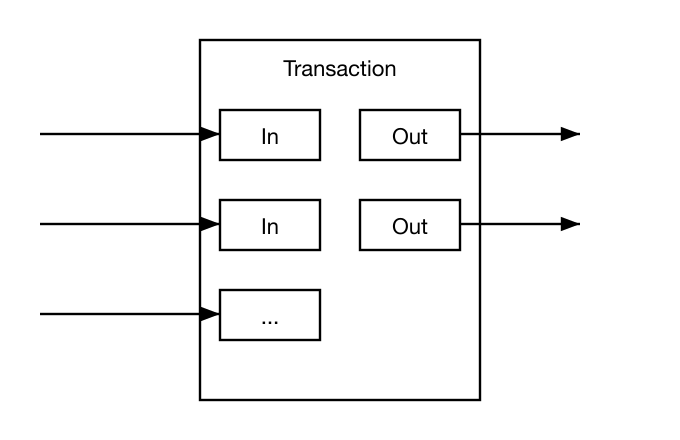

Combining and Splitting Value

على الرغم من أنه سيكون من الممكن التعامل مع العملات بشكل فردي، إلا أنه سيكون من غير العملي إجراء transaction منفصل لكل سنت في التحويل. للسماح بتقسيم القيمة ودمجها، تحتوي transactions على inputs و outputs متعددة. عادة سيكون هناك إما input واحد من transaction سابق أكبر أو inputs متعددة تجمع مبالغ أصغر، وعلى الأكثر output-ان: أحدهما للدفع، والآخر لإرجاع الباقي، إن وُجد، إلى المرسل.

تجدر الإشارة إلى أن fan-out، حيث يعتمد transaction على عدة transactions، وتلك transactions تعتمد على المزيد، ليست مشكلة هنا. لا توجد حاجة أبداً لاستخراج نسخة مستقلة كاملة من تاريخ transaction.

Combining and Splitting Value

Bien qu'il soit possible de gerer les pieces individuellement, il serait peu pratique de faire une transaction separee pour chaque centime dans un transfert. Pour permettre de diviser et combiner la valeur, les transactions contiennent des entrees et des sorties multiples. Normalement, il y aura soit une seule entree provenant d'une transaction precedente plus importante, soit plusieurs entrees combinant des montants plus petits, et au plus deux sorties : une pour le paiement, et une restituant la monnaie, le cas echeant, a l'expediteur.

Il convient de noter que l'eventail, ou une transaction depend de plusieurs transactions, et ces transactions dependent de beaucoup d'autres, n'est pas un probleme ici. Il n'y a jamais besoin d'extraire une copie autonome complete de l'historique d'une transaction.

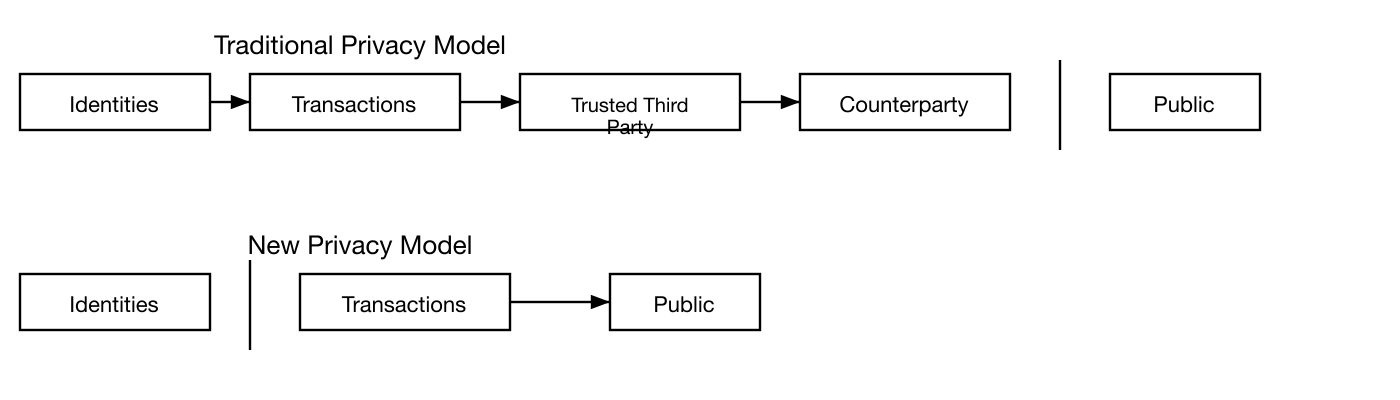

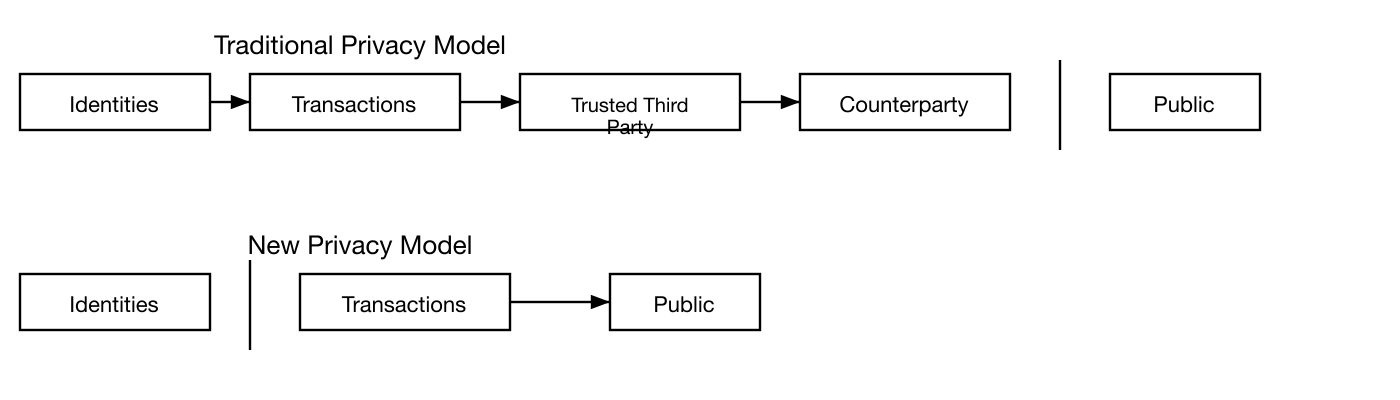

Privacy

يحقق نموذج البنوك التقليدي مستوى من الخصوصية عن طريق تقييد الوصول إلى المعلومات على الأطراف المعنية والطرف الثالث الموثوق. إن ضرورة الإعلان عن جميع transactions علنياً تستبعد هذه الطريقة، لكن يمكن الحفاظ على الخصوصية عن طريق كسر تدفق المعلومات في مكان آخر: بالحفاظ على public keys مجهولة الهوية. يمكن للجمهور رؤية أن شخصاً ما يرسل مبلغاً إلى شخص آخر، لكن بدون معلومات تربط transaction بأي شخص. يشبه هذا مستوى المعلومات الصادرة عن البورصات، حيث يُعلن عن وقت وحجم الصفقات الفردية، "الشريط"، لكن دون الكشف عن هوية الأطراف.

كجدار حماية إضافي، يجب استخدام key pair جديد لكل transaction لمنع ربطها بمالك مشترك. لا يزال بعض الربط حتمياً مع transactions متعددة inputs، والتي تكشف بالضرورة أن inputs-ها كانت مملوكة لنفس المالك. الخطر هو أنه إذا كُشفت هوية مالك key، فإن الربط قد يكشف transactions أخرى تنتمي لنفس المالك.

Privacy

Le modele bancaire traditionnel atteint un niveau de confidentialite en limitant l'acces a l'information aux parties concernees et au tiers de confiance. La necessite d'annoncer toutes les transactions publiquement exclut cette methode, mais la confidentialite peut toujours etre maintenue en rompant le flux d'informations a un autre endroit : en gardant les cles publiques anonymes. Le public peut voir que quelqu'un envoie un montant a quelqu'un d'autre, mais sans information reliant la transaction a quiconque. Ceci est similaire au niveau d'information publie par les bourses, ou le moment et la taille des transactions individuelles, le "ruban", sont rendus publics, mais sans dire qui etaient les parties.

Comme pare-feu supplementaire, une nouvelle paire de cles devrait etre utilisee pour chaque transaction afin de les empecher d'etre liees a un proprietaire commun. Un certain lien est toujours inevitable avec les transactions a entrees multiples, qui revelent necessairement que leurs entrees appartenaient au meme proprietaire. Le risque est que si le proprietaire d'une cle est revele, le lien pourrait reveler d'autres transactions qui appartenaient au meme proprietaire.

Calculations

ندرس سيناريو محاولة مهاجم توليد سلسلة بديلة أسرع من السلسلة الصادقة. حتى لو تحقق ذلك، فإنه لا يفتح النظام لتغييرات عشوائية، مثل خلق قيمة من العدم أو أخذ أموال لم تكن أبداً ملكاً للمهاجم. لن تقبل nodes transaction غير صالح كدفعة، ولن تقبل honest nodes أبداً block يحتوي عليها. يمكن للمهاجم فقط محاولة تغيير أحد transactions الخاصة به لاسترداد أموال أنفقها مؤخراً.

يمكن وصف السباق بين السلسلة الصادقة وسلسلة المهاجم بأنه Binomial Random Walk. حدث النجاح هو تمديد السلسلة الصادقة بـ block واحد، مما يزيد تقدمها بمقدار +1، وحدث الفشل هو تمديد سلسلة المهاجم بـ block واحد، مما يقلل الفجوة بمقدار -1.

إن احتمال لحاق المهاجم من عجز معين مماثل لمسألة Gambler's Ruin. لنفترض أن مقامراً ذا رصيد غير محدود يبدأ بعجز ويلعب عدداً لا نهائياً محتملاً من المحاولات للوصول إلى نقطة التعادل. يمكننا حساب احتمال وصوله إلى نقطة التعادل، أو لحاق المهاجم بالسلسلة الصادقة، كالتالي [^8]:

p = probability an honest node finds the next block

q = probability the attacker finds the next block

q = probability the attacker will ever catch up from z blocks behind

``````

\[

qz =

\begin{cases}

1 & \text{if } p \leq q \\

\left(\frac{q}{p}\right) z & \text{if } p > q

\end{cases}

\]

بالنظر إلى افتراضنا أن p q، ينخفض الاحتمال أسياً (exponentially) مع زيادة عدد blocks التي يجب على المهاجم اللحاق بها. إذا لم يحقق قفزة محظوظة للأمام في وقت مبكر، تصبح فرصه ضئيلة للغاية كلما تخلف أكثر.

ندرس الآن المدة التي يحتاج مستلم transaction جديد إلى الانتظار قبل أن يكون واثقاً بما يكفي أن المرسل لا يستطيع تغيير transaction. نفترض أن المرسل مهاجم يريد إقناع المستلم بأنه دفع له لفترة، ثم يحوّل الدفع لنفسه بعد مرور بعض الوقت. سيتم تنبيه المستلم عند حدوث ذلك، لكن المرسل يأمل أن يكون قد فات الأوان.

يولد المستلم key pair جديداً ويعطي public key للمرسل قبل التوقيع بقليل. هذا يمنع المرسل من تحضير سلسلة blocks مسبقاً بالعمل عليها باستمرار حتى يحالفه الحظ ويتقدم بما فيه الكفاية، ثم ينفذ transaction في تلك اللحظة. بمجرد إرسال transaction، يبدأ المرسل غير الأمين بالعمل سراً على سلسلة موازية تحتوي على نسخة بديلة من transaction الخاص به.

ينتظر المستلم حتى يُضاف transaction إلى block ويتم ربط z من blocks بعده. لا يعرف مقدار التقدم الدقيق الذي أحرزه المهاجم، لكن بافتراض أن honest blocks استغرقت الوقت المتوقع المتوسط لكل block، فإن التقدم المحتمل للمهاجم سيكون توزيع Poisson بقيمة متوقعة:

\[

\lambda = z\frac{q}{p}

\]

للحصول على احتمال أن المهاجم لا يزال يمكنه اللحاق الآن، نضرب كثافة Poisson لكل مقدار تقدم يمكن أن يكون قد أحرزه في احتمال اللحاق من تلك النقطة:

\[

\sum_{k=0}^{\infty} \frac{\lambda^k e^{-\lambda}}{k!} \cdot \left\{

\begin{array}{cl}

\left(\frac{q}{p}\right)^{(z-k)} & \text{if } k \leq z \\

1 & \text{if } k > z

\end{array}

\right.

\]

بإعادة الترتيب لتجنب جمع الذيل اللانهائي للتوزيع...

\[

1 - \sum_{k=0}^{z} \frac{\lambda^k e^{-\lambda}}{k!} \left(1-\left(\frac{q}{p}\right)^{(z-k)}\right)

\]

تحويل إلى كود C...

```c

#include math.h

double AttackerSuccessProbability(double q, int z)

{

double p = 1.0 - q;

double lambda = z * (q / p);

double sum = 1.0;

int i, k;

for (k = 0; k = z; k++)

{

double poisson = exp(-lambda);

for (i = 1; i = k; i++)

poisson *= lambda / i;

sum -= poisson * (1 - pow(q / p, z - k));

}

return sum;

}

بتشغيل بعض النتائج، يمكننا رؤية أن الاحتمال ينخفض أسياً مع z.

q=0.1

z=0 P=1.0000000

z=1 P=0.2045873

z=2 P=0.0509779

z=3 P=0.0131722

z=4 P=0.0034552

z=5 P=0.0009137

z=6 P=0.0002428

z=7 P=0.0000647

z=8 P=0.0000173

z=9 P=0.0000046

z=10 P=0.0000012

q=0.3

z=0 P=1.0000000

z=5 P=0.1773523

z=10 P=0.0416605

z=15 P=0.0101008

z=20 P=0.0024804

z=25 P=0.0006132

z=30 P=0.0001522

z=35 P=0.0000379

z=40 P=0.0000095

z=45 P=0.0000024

z=50 P=0.0000006

حل لقيم P أقل من 0.1%...

P 0.001

q=0.10 z=5

q=0.15 z=8

q=0.20 z=11

q=0.25 z=15

q=0.30 z=24

q=0.35 z=41

q=0.40 z=89

q=0.45 z=340

Calculations

Nous considerons le scenario d'un attaquant essayant de generer une chaine alternative plus rapidement que la chaine honnete. Meme si cela est accompli, cela n'ouvre pas le systeme a des modifications arbitraires, comme creer de la valeur a partir de rien ou prendre de l'argent qui n'a jamais appartenu a l'attaquant. Les noeuds n'accepteront pas une transaction invalide comme paiement, et les noeuds honnetes n'accepteront jamais un bloc les contenant. Un attaquant ne peut qu'essayer de modifier une de ses propres transactions pour recuperer l'argent qu'il a recemment depense.

La course entre la chaine honnete et la chaine d'un attaquant peut etre caracterisee comme une marche aleatoire binomiale. L'evenement de succes est l'extension de la chaine honnete d'un bloc, augmentant son avance de +1, et l'evenement d'echec est l'extension de la chaine de l'attaquant d'un bloc, reduisant l'ecart de -1.

La probabilite qu'un attaquant rattrape a partir d'un deficit donne est analogue au probleme de la ruine du joueur. Supposons qu'un joueur avec un credit illimite commence avec un deficit et joue potentiellement un nombre infini d'essais pour tenter d'atteindre l'equilibre. Nous pouvons calculer la probabilite qu'il atteigne un jour l'equilibre, ou qu'un attaquant rattrape un jour la chaine honnete, comme suit [^8] :

p = probability an honest node finds the next block

q = probability the attacker finds the next block

q = probability the attacker will ever catch up from z blocks behind

``````

\[

qz =

\begin{cases}

1 & \text{if } p \leq q \\

\left(\frac{q}{p}\right) z & \text{if } p > q

\end{cases}

\]

Etant donne notre hypothese que p q, la probabilite diminue exponentiellement a mesure que le nombre de blocs que l'attaquant doit rattraper augmente. Avec les chances contre lui, s'il ne fait pas une poussee chanceuse en avant tot, ses chances deviennent infiniment petites a mesure qu'il prend du retard.

Nous considerons maintenant combien de temps le destinataire d'une nouvelle transaction doit attendre avant d'etre suffisamment certain que l'expediteur ne peut pas modifier la transaction. Nous supposons que l'expediteur est un attaquant qui veut faire croire au destinataire qu'il l'a paye pendant un certain temps, puis basculer pour se rembourser lui-meme apres un certain temps. Le destinataire sera alerte quand cela se produira, mais l'expediteur espere qu'il sera trop tard.

Le destinataire genere une nouvelle paire de cles et donne la cle publique a l'expediteur peu avant la signature. Cela empeche l'expediteur de preparer une chaine de blocs a l'avance en y travaillant continuellement jusqu'a ce qu'il ait la chance d'etre suffisamment en avance, puis d'executer la transaction a ce moment-la. Une fois la transaction envoyee, l'expediteur malhonnete commence a travailler en secret sur une chaine parallele contenant une version alternative de sa transaction.

Le destinataire attend que la transaction ait ete ajoutee a un bloc et que z blocs aient ete lies apres. Il ne connait pas la quantite exacte de progres que l'attaquant a fait, mais en supposant que les blocs honnetes ont pris le temps moyen attendu par bloc, le progres potentiel de l'attaquant sera une distribution de Poisson avec la valeur attendue :

\[

\lambda = z\frac{q}{p}

\]

Pour obtenir la probabilite que l'attaquant puisse encore rattraper maintenant, nous multiplions la densite de Poisson pour chaque quantite de progres qu'il aurait pu faire par la probabilite qu'il puisse rattraper a partir de ce point :

\[

\sum_{k=0}^{\infty} \frac{\lambda^k e^{-\lambda}}{k!} \cdot \left\{

\begin{array}{cl}

\left(\frac{q}{p}\right)^{(z-k)} & \text{if } k \leq z \\

1 & \text{if } k > z

\end{array}

\right.

\]

Rearrangement pour eviter de sommer la queue infinie de la distribution...

\[

1 - \sum_{k=0}^{z} \frac{\lambda^k e^{-\lambda}}{k!} \left(1-\left(\frac{q}{p}\right)^{(z-k)}\right)

\]

Conversion en code C...

```c

#include math.h

double AttackerSuccessProbability(double q, int z)

{

double p = 1.0 - q;

double lambda = z * (q / p);

double sum = 1.0;

int i, k;

for (k = 0; k = z; k++)

{

double poisson = exp(-lambda);

for (i = 1; i = k; i++)

poisson *= lambda / i;

sum -= poisson * (1 - pow(q / p, z - k));

}

return sum;

}

En executant quelques resultats, nous pouvons voir la probabilite diminuer exponentiellement avec z.

q=0.1

z=0 P=1.0000000

z=1 P=0.2045873

z=2 P=0.0509779

z=3 P=0.0131722

z=4 P=0.0034552

z=5 P=0.0009137

z=6 P=0.0002428

z=7 P=0.0000647

z=8 P=0.0000173

z=9 P=0.0000046

z=10 P=0.0000012

q=0.3

z=0 P=1.0000000

z=5 P=0.1773523

z=10 P=0.0416605

z=15 P=0.0101008

z=20 P=0.0024804

z=25 P=0.0006132

z=30 P=0.0001522

z=35 P=0.0000379

z=40 P=0.0000095

z=45 P=0.0000024

z=50 P=0.0000006

Resolution pour P inferieur a 0,1%...

P 0.001

q=0.10 z=5

q=0.15 z=8

q=0.20 z=11

q=0.25 z=15

q=0.30 z=24

q=0.35 z=41

q=0.40 z=89

q=0.45 z=340

Conclusion

لقد اقترحنا نظاماً للمعاملات الإلكترونية دون الاعتماد على الثقة. بدأنا بالإطار المعتاد للعملات المصنوعة من digital signatures، الذي يوفر تحكماً قوياً في الملكية، لكنه غير مكتمل بدون طريقة لمنع double-spending. لحل هذا، اقترحنا شبكة peer-to-peer تستخدم proof-of-work لتسجيل تاريخ عام لـ transactions يصبح بسرعة غير عملي حسابياً لمهاجم تغييره إذا كانت honest nodes تتحكم في غالبية قدرة CPU. الشبكة متينة في بساطتها غير المنظمة. تعمل nodes جميعها في آن واحد بأقل قدر من التنسيق. لا تحتاج إلى التعريف بهويتها، حيث أن الرسائل لا تُوجَّه إلى مكان محدد وتحتاج فقط إلى التسليم على أساس best effort. يمكن لـ nodes مغادرة الشبكة والانضمام إليها مجدداً حسب رغبتها، مع قبول سلسلة proof-of-work كدليل على ما حدث أثناء غيابها. تصوت بقدرة CPU الخاصة بها، معبرة عن قبولها لـ blocks الصالحة بالعمل على تمديدها ورفض blocks غير الصالحة بالامتناع عن العمل عليها. يمكن فرض أي قواعد وحوافز ضرورية من خلال آلية consensus هذه.

Conclusion

Nous avons propose un systeme pour les transactions electroniques sans reposer sur la confiance. Nous avons commence avec le cadre habituel de pieces faites de signatures numeriques, qui fournit un controle fort de la propriete, mais est incomplet sans un moyen de prevenir la double depense. Pour resoudre cela, nous avons propose un reseau pair-a-pair utilisant le proof-of-work pour enregistrer un historique public des transactions qui devient rapidement informatiquement impraticable a modifier pour un attaquant si les noeuds honnetes controlent une majorite de la puissance CPU. Le reseau est robuste dans sa simplicite non structuree. Les noeuds travaillent tous en meme temps avec peu de coordination. Ils n'ont pas besoin d'etre identifies, puisque les messages ne sont pas achemines vers un endroit particulier et n'ont besoin d'etre delivres qu'au mieux. Les noeuds peuvent quitter et rejoindre le reseau a volonte, acceptant la chaine de proof-of-work comme preuve de ce qui s'est passe pendant leur absence. Ils votent avec leur puissance CPU, exprimant leur acceptation des blocs valides en travaillant a les etendre et rejetant les blocs invalides en refusant de travailler dessus. Toutes les regles et incitations necessaires peuvent etre appliquees avec ce mecanisme de consensus.

References

-

H. Massias, X.S. Avila, and J.-J. Quisquater, "Design of a secure timestamping service with minimal trust requirements," In 20th Symposium on Information Theory in the Benelux, May 1999.

-

S. Haber, W.S. Stornetta, "How to time-stamp a digital document," In Journal of Cryptology, vol 3, no 2, pages 99-111, 1991.

-

D. Bayer, S. Haber, W.S. Stornetta, "Improving the efficiency and reliability of digital time-stamping," In Sequences II: Methods in Communication, Security and Computer Science, pages 329-334, 1993.

-

S. Haber, W.S. Stornetta, "Secure names for bit-strings," In Proceedings of the 4th ACM Conference on Computer and Communications Security, pages 28-35, April 1997.

-

A. Back, "Hashcash - a denial of service counter-measure," http://www.hashcash.org/papers/hashcash.pdf, 2002.

-

R.C. Merkle, "Protocols for public key cryptosystems," In Proc. 1980 Symposium on Security and Privacy, IEEE Computer Society, pages 122-133, April 1980.

-

W. Feller, "An introduction to probability theory and its applications," 1957.

References

-

H. Massias, X.S. Avila, and J.-J. Quisquater, "Design of a secure timestamping service with minimal trust requirements," In 20th Symposium on Information Theory in the Benelux, May 1999.

-

S. Haber, W.S. Stornetta, "How to time-stamp a digital document," In Journal of Cryptology, vol 3, no 2, pages 99-111, 1991.

-

D. Bayer, S. Haber, W.S. Stornetta, "Improving the efficiency and reliability of digital time-stamping," In Sequences II: Methods in Communication, Security and Computer Science, pages 329-334, 1993.

-

S. Haber, W.S. Stornetta, "Secure names for bit-strings," In Proceedings of the 4th ACM Conference on Computer and Communications Security, pages 28-35, April 1997.

-

A. Back, "Hashcash - a denial of service counter-measure," http://www.hashcash.org/papers/hashcash.pdf, 2002.

-

R.C. Merkle, "Protocols for public key cryptosystems," In Proc. 1980 Symposium on Security and Privacy, IEEE Computer Society, pages 122-133, April 1980.

-

W. Feller, "An introduction to probability theory and its applications," 1957.