Avalanche: عائلة جديدة من بروتوكولات الإجماع

概要

Avalanche プラットフォーム 2020/06/30 ケビン・セクニキ、ダニエル・レイン、スティーブン・バットルフ、エミン・グラン・サイラー 抽象的。このペーパーでは、Avalanche プラットフォームの最初のリリースのアーキテクチャの概要を説明します。 コードネームはAvalancheボレアリス。 $AVAX とラベル付けされたネイティブ token の経済学の詳細については、 5 付属の token ダイナミクス ペーパー [2] に読者を誘導します。 開示: この文書に記載されている情報は暫定的なものであり、いつでも変更される可能性があります。 さらに、この文書には「将来の見通しに関する記述」が含まれる場合があります1。 Git コミット: 7497e4a4ba0a1ea2dc2a111bc6deefbf3023708e 1 はじめに 10 このペーパーでは、Avalanche プラットフォームのアーキテクチャの概要を説明します。重要な焦点は 3 つのキーです プラットフォームの差別化要因: エンジン、アーキテクチャ モデル、ガバナンス メカニズム。 1.1 Avalanche 目標と原則 Avalanche は、高性能、スケーラブル、カスタマイズ可能、そして安全な blockchain プラットフォームです。対象は3つ 幅広い使用例: 15 – 許可付き (プライベート) と許可なし (パブリック) にわたる、アプリケーション固有の blockchain の構築 展開。 – 拡張性の高い分散型アプリケーション (Dapps) を構築および起動します。 – カスタム ルール、約款、特約 (スマート アセット) を使用して、任意に複雑なデジタル アセットを構築します。 1 将来の見通しに関する記述は通常、将来の出来事または当社の将来の業績に関連しています。これには以下が含まれますが、含まれません。 Avalanche の予測パフォーマンスに限定されます。そのビジネスとプロジェクトの予想される発展。実行 そのビジョンと成長戦略について。現在進行中、開発中、または進行中のプロジェクトの完了 それ以外は検討中です。将来の見通しに関する記述は、経営陣の信念と仮定を表しています。 このプレゼンテーションの日付時点でのみ。これらの記述は、将来のパフォーマンスや不当なパフォーマンスを保証するものではありません。 それらに依存すべきではありません。このような将来予想に関する記述には、必然的に既知および未知の情報が含まれます。 実際の業績や将来の結果が予測と大きく異なる可能性があるリスク ここに明示または暗示されています。 Avalanche は、将来の見通しに関する記述を更新する義務を負いません。とはいえ 将来の見通しに関する記述は、それが行われた時点での当社の最善の予測であり、それを保証するものではありません。 実際の結果と将来の出来事は大幅に異なる可能性があるため、正確であることが判明します。読者は注意してください 将来の見通しに関する記述に過度に依存すること。

خلاصة

Avalanche المنصة 2020/06/30 كيفن سيكنيكي، ودانيال لين، وستيفن بوتولف، وأمين جون سيرير مجردة. تقدم هذه الورقة نظرة عامة معمارية على الإصدار الأول من منصة Avalanche، الاسم الرمزي Avalanche بورياليس. للحصول على تفاصيل حول اقتصاديات token الأصلي، المسمى $AVAX، نحن 5 قم بتوجيه القارئ إلى ورقة الديناميكيات token المصاحبة [2]. الإفصاح: المعلومات الموضحة في هذه الورقة أولية وقابلة للتغيير في أي وقت. علاوة على ذلك، قد تحتوي هذه الورقة على "بيانات تطلعية". التزام البوابة: 7497e4a4ba0a1ea2dc2a111bc6deefbf3023708e 1 مقدمة 10 تقدم هذه الورقة نظرة عامة معمارية على النظام الأساسي Avalanche. التركيز الرئيسي هو على المفاتيح الثلاثة مميزات المنصة: المحرك، النموذج المعماري، وآلية الإدارة. 1.1 Avalanche الأهداف والمبادئ Avalanche عبارة عن منصة blockchain عالية الأداء وقابلة للتطوير وقابلة للتخصيص وآمنة. ويستهدف ثلاثة حالات الاستخدام واسعة النطاق: 15 - إنشاء تطبيقات محددة blockchains، تمتد إلى المسموح به (الخاص) وغير المسموح به (العامة) عمليات النشر. - بناء وإطلاق تطبيقات لامركزية وقابلة للتطوير بشكل كبير (Dapps). - بناء أصول رقمية معقدة بشكل تعسفي مع قواعد ومواثيق وراكبين مخصصين (الأصول الذكية). 1 تتعلق البيانات التطلعية بشكل عام بالأحداث المستقبلية أو أدائنا المستقبلي. وهذا يشمل، ولكن ليس كذلك يقتصر على الأداء المتوقع لـ Avalanche؛ والتطور المتوقع لأعمالها ومشاريعها؛ التنفيذ ورؤيتها واستراتيجيتها للنمو؛ والانتهاء من المشاريع الجاري تنفيذها حاليًا أو قيد التطوير أو وإلا قيد النظر. تمثل البيانات التطلعية معتقدات وافتراضات إدارتنا فقط اعتبارا من تاريخ هذا العرض. هذه البيانات ليست ضمانات للأداء المستقبلي ولا مبرر لها ولا ينبغي الاعتماد عليهم. تتضمن مثل هذه البيانات التطلعية بالضرورة معلومات معروفة وغير معروفة المخاطر، والتي قد تتسبب في اختلاف الأداء الفعلي والنتائج في الفترات المستقبلية بشكل جوهري عن أي توقعات صريحة أو ضمنية هنا. Avalanche لا يتحمل أي التزام بتحديث البيانات التطلعية. على الرغم من إن البيانات التطلعية هي أفضل تنبؤاتنا في وقت إصدارها، وليس هناك ما يضمن أنها كذلك ستثبت دقتها، حيث قد تختلف النتائج الفعلية والأحداث المستقبلية بشكل جوهري. ويتم تحذير القارئ لا لوضع الاعتماد غير المبرر على البيانات التطلعية.

導入

10 このペーパーでは、Avalanche プラットフォームのアーキテクチャの概要を説明します。重要な焦点は 3 つのキーです プラットフォームの差別化要因: エンジン、アーキテクチャ モデル、

مقدمة

10 تقدم هذه الورقة نظرة عامة معمارية على النظام الأساسي Avalanche. التركيز الرئيسي هو على المفاتيح الثلاثة مميزات المنصة: المحرك، النموذج المعماري، و

エンジン

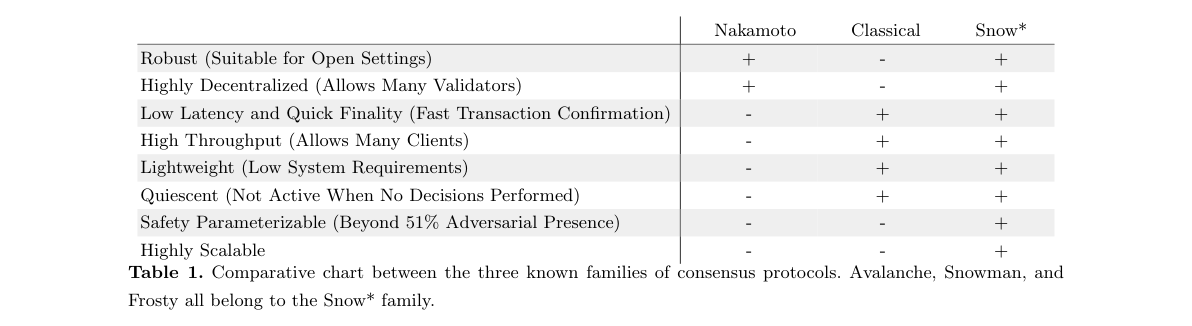

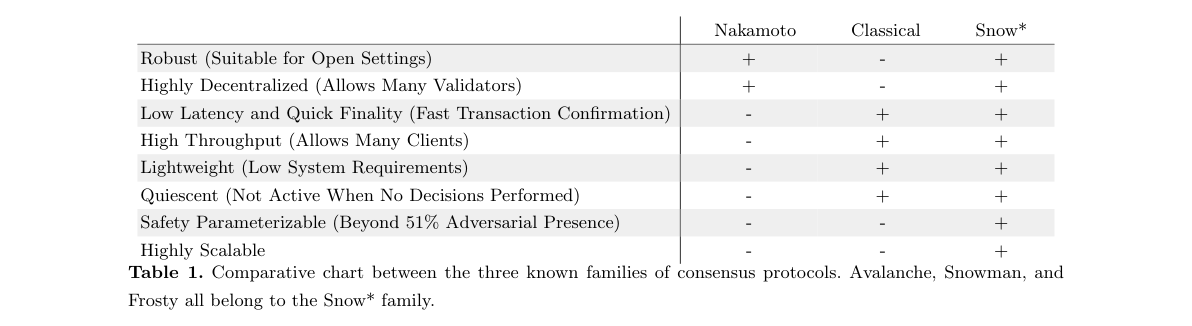

60 Avalanche プラットフォームの説明は、プラットフォームを駆動するコア コンポーネントから始まります。 コンセンサスエンジン。 背景 分散支払いと、より一般的には計算には、セット間の合意が必要です 機械の。したがって、ノードのグループが合意を達成できるようにするコンセンサス プロトコルは、 blockchain の中心部だけでなく、展開されているほぼすべての大規模産業用分散システムも同様です。トピック 65 ほぼ50年にわたって広範な精査を受けてきたが、その努力により現在までに誕生したのはわずか2家族だけである プロトコルの種類: 全対全通信に依存する古典的なコンセンサス プロトコルと、ナカモト コンセンサス これは、最長チェーン ルールと組み合わせた proof-of-work マイニングに依存します。一方、古典的なコンセンサスプロトコル 低レイテンシーと高スループットを実現できますが、多数の参加者に対応できません。 メンバーシップの変更があった場合でも堅牢であり、そのため、ほとんどが許可されたメンバーに追いやられています。 70 静的展開。一方、ナカモトのコンセンサスプロトコル [5、7、4] は堅牢ですが、 確認の待ち時間が長く、スループットが低く、セキュリティのために一定のエネルギー消費が必要です。 Avalanche によって導入された Snow プロトコル ファミリは、古典的なコンセンサス プロトコルの最良の特性と、nakamoto コンセンサスの最良の特性を組み合わせています。軽量なネットワーク サンプリング メカニズムに基づいて、 正確なメンバーシップについて合意する必要がなく、低遅延と高スループットを実現します。 75 システム。コンセンサスプロトコルに直接参加することで、数千人から数百万人の参加者までうまく拡張できます。さらに、このプロトコルは PoW マイニングを利用していないため、その法外な採掘を回避します。 エネルギー消費とその後のエコシステム内での価値の漏洩により、軽量、環境に優しい、静かな環境が得られます。 プロトコル。 メカニズムとプロパティ Snow プロトコルは、ネットワークのサンプリングを繰り返すことによって動作します。各ノード 80 小規模で一定のサイズのランダムに選択された近傍セットをポーリングし、超過半数の場合はその提案を切り替えます。 異なる値をサポートします。サンプルは収束に達するまで繰り返されますが、収束は急速に起こります。 通常の操作。 具体例を用いて動作メカニズムを解説します。まず、トランザクションが作成されます。 ユーザーに送信され、コンセンサス手順に参加するノードである検証ノードに送信されます。そのときです 85 うわさ話を通じてネットワーク内の他のノードに伝播します。そのユーザーが競合するコマンドも発行した場合はどうなりますか4 ケビン・セクニキ、ダニエル・レイン、スティーブン・バットルフ、エミン・グラン・サイラー 取引、つまり二重支払いですか?競合するトランザクションの中から選択して二重支払いを防ぐために、すべてのノードはノードの小さなサブセットをランダムに選択し、競合するトランザクションのどれをクエリするかを問い合わせます。 クエリされたノードは、それが有効なものであると考えます。クエリを実行しているノードが圧倒的多数の賛成応答を受け取った場合 1 つのトランザクションの場合、ノードはそのトランザクションに対する自身の応答を変更します。ネットワーク内のすべてのノード 90 ネットワーク全体が競合するトランザクションの 1 つに関して合意に達するまで、この手順を繰り返します。 驚くべきことに、動作の中心となるメカニズムは非常に単純ですが、これらのプロトコルは高度な処理につながります。 大規模な導入に適した望ましいシステム ダイナミクス。 – パーミッションレス、チャーンに対してオープン、そして堅牢。最新の多数の blockchain プロジェクトでは古典的な手法が採用されています コンセンサスプロトコルに準拠しているため、メンバーシップに関する完全な知識が必要です。パー95のセット全体を知る 参加者は、クローズドで許可されたシステムでは十分にシンプルですが、オープンなシステムではますます難しくなります。 分散型ネットワーク。この制限により、既存の企業に高いセキュリティ リスクが課せられます。 そのようなプロトコル。対照的に、Snow プロトコルは、2 つのノードのネットワーク ビュー間に十分に定量化された不一致がある場合でも、高い安全性の保証を維持します。 Snow プロトコルのバリデーター 継続的なメンバーシップの完全な知識がなくても検証できる機能を享受できます。したがって、それらは堅牢です 100 公共のblockchainに非常に適しています。 – スケーラブルで分散化 Snow ファミリの中核的な機能は、コストを発生させることなくスケーリングできることです。 基本的なトレードオフ。 Snow プロトコルは、validator のサブセットに委任することなく、数万または数百万のノードに拡張できます。これらのプロトコルはクラス最高のシステム分散化を実現しており、 すべてのノードを完全に検証します。継続的に直接参加することはセキュリティに深い影響を及ぼします 105 システムの。大規模な参加者セットに拡張しようとするほぼすべての proof-of-stake プロトコルでは、 典型的な運用モードは、検証をサブ委員会に委任することでスケーリングを可能にすることです。当然のことながら、これは、システムのセキュリティが、システムの破損コストとまったく同じになったことを意味します。 分科会。さらに小委員会はカルテル形成の対象となります。 Snow タイプのプロトコルでは、このような委任は必要なく、すべてのノード オペレーターが最初の 110 権限を持つことができます。 いつでもシステム内でハンドセイを言います。通常、状態シャーディングと呼ばれる別の設計では、次のような試みが行われます。 validators の独立したネットワークへのトランザクションのシリアル化を並列化することで、スケーラビリティを提供します。 残念ながら、そのような設計におけるシステムのセキュリティは、最も簡単に破損する可能性があるものと同じ程度にしか高くありません。 独立したシャード。したがって、サブ委員会の選出もシャーディングも適切なスケーリング戦略ではありません 暗号プラットフォーム向け。 115 – 適応型。他の投票ベースのシステムとは異なり、Snow プロトコルは、 敵は小さいですが、大規模な攻撃に対して非常に回復力があります。 – 非同期的に安全。 Snow プロトコルは、最長チェーン プロトコルとは異なり、同期性を必要としません。 安全に動作するため、ネットワークが分断されても二重支出を防止できます。 Bitcoin では、 たとえば、同期性の仮定に違反した場合、独立したフォークを操作することが可能です。 120 Bitcoin ネットワークに長時間アクセスすると、フォークが完了するとトランザクションが無効になります。 癒す。 – 低遅延。現在のほとんどの blockchain は、取引や日次取引などのビジネス アプリケーションをサポートできません。 小売支払い。トランザクションの確認に数分、さらには数時間も待つことは不可能です。 したがって、コンセンサスプロトコルの最も重要でありながら、非常に見落とされている特性の 1 つは、 125 ファイナリティまでの時間。 Snow プロトコルは、通常 1 秒以内にフィナリティに達しますが、これは、Snow プロトコルよりも大幅に短いです。 最長チェーンのプロトコルとシャード化された blockchain の両方。通常、どちらも問題の最終段階にまで及びます。 分の。Avalanche プラットフォーム 2020/06/30 5 – 高スループット。 Snow プロトコルは、線形チェーンまたは DAG を構築でき、完全な分散化を維持しながら、1 秒あたり数千のトランザクション (5000 tps 以上) に達します。と主張する新しいblockchainソリューション 130 高 TPS は通常、分散化とセキュリティを引き換えに、より集中化された安全でない方を選択します。 コンセンサスメカニズム。一部のプロジェクトでは、高度に制御された設定からの数値を報告するため、誤って報告されます。 真のパフォーマンス結果。 $AVAX について報告された数値は、AWS 上の 2000 ノードで実行され、ローエンドで世界中に地理的に分散された実際の完全に実装された Avalanche ネットワークから直接取得されたものです。 機械。より高い帯域幅を想定することで、より高いパフォーマンス結果 (10,000+) を達成できます 135 各ノードと署名検証用の専用ハードウェアをプロビジョニングします。最後に、次のことに注意してください。 前述のメトリクスはベースレイヤーにあります。レイヤー 2 スケーリング ソリューションは、これらの結果を即座に強化します。 かなり。 コンセンサスの比較表 表 1 は、既知の 3 つのファミリー間の相違点を示しています。 一連の 8 つの重要な軸を通じたコンセンサスプロトコル。 140 中本 クラシック 雪 堅牢 (オープン設定に適しています) + - + 高度に分散化 (多数のバリデーターを許可) + - + 低レイテンシーと迅速なファイナリティ (高速トランザクション確認) - + + 高スループット (多数のクライアントを許可) - + + 軽量 (システム要件が低い) - + + 静止状態 (決定が実行されない場合は非アクティブ) - + + 安全性をパラメータ化可能 (敵対的存在が 51% を超える) - - + 高度な拡張性 - - + 表 1. コンセンサスプロトコルの 3 つの既知ファミリー間の比較表。 Avalanche、雪だるま、そして フロスティはすべて Snow* ファミリーに属します。

المحرك

60 تبدأ مناقشة النظام الأساسي Avalanche بالمكون الأساسي الذي يشغل النظام الأساسي: محرك الإجماع. الخلفية: تتطلب المدفوعات الموزعة، والحسابات بشكل عام، الاتفاق بين المجموعة من الآلات. ولذلك، فإن بروتوكولات الإجماع، التي تمكن مجموعة من العقد من التوصل إلى اتفاق، تكمن في قلب blockchains، بالإضافة إلى كل نظام توزيع صناعي واسع النطاق تقريبًا. الموضوع 65 لقد خضعت لتدقيق واسع النطاق لما يقرب من خمسة عقود، ولم يسفر هذا الجهد، حتى الآن، إلا عن عائلتين فقط البروتوكولات: بروتوكولات الإجماع الكلاسيكية، التي تعتمد على التواصل الشامل، وإجماع ناكاموتو، والذي يعتمد على تعدين proof-of-work مقترنًا بقاعدة السلسلة الأطول. بينما بروتوكولات الإجماع الكلاسيكية يمكن أن يكون لها زمن وصول منخفض وإنتاجية عالية، إلا أنها لا تتسع لأعداد كبيرة من المشاركين، كما أنها ليست كذلك قوية في ظل وجود تغييرات في العضوية، مما أدى إلى إنزالها في الغالب إلى المسموح بها، في الغالب 70 عمليات النشر الثابتة. من ناحية أخرى، تعتبر بروتوكولات إجماع ناكاموتو [5، 7، 4] قوية، ولكنها تعاني من زمن استجابة مرتفع للتأكيد، وإنتاجية منخفضة، وتتطلب إنفاقًا ثابتًا للطاقة من أجل أمنها. تجمع مجموعة بروتوكولات Snow، التي قدمها Avalanche، بين أفضل خصائص بروتوكولات الإجماع الكلاسيكية مع أفضل إجماع ناكاموتو. استنادا إلى آلية أخذ العينات شبكة خفيفة الوزن، إنهم يحققون زمن وصول منخفضًا وإنتاجية عالية دون الحاجة إلى الاتفاق على العضوية الدقيقة لـ 75 نظام. إنهم يتسعون بشكل جيد من الآلاف إلى الملايين من المشاركين بمشاركة مباشرة في بروتوكول الإجماع. علاوة على ذلك، لا تستفيد البروتوكولات من تعدين إثبات العمل (PoW)، وبالتالي تتجنب تكلفته الباهظة استهلاك الطاقة والتسرب اللاحق للقيمة في النظام البيئي، مما ينتج عنه وزن خفيف وخضراء وهادئ البروتوكولات. الآلية والخصائص تعمل بروتوكولات Snow من خلال أخذ عينات متكررة من الشبكة. كل عقدة 80 يستطلع آراء مجموعة صغيرة ذات حجم ثابت ويتم اختيارها عشوائيًا من الجيران، ويغير اقتراحه إذا كانت الأغلبية العظمى يدعم قيمة مختلفة. يتم تكرار العينات حتى يتم الوصول إلى التقارب، وهو ما يحدث بسرعة العمليات العادية. نوضح آلية العمل من خلال مثال ملموس. أولاً، يتم إنشاء المعاملة بواسطة مستخدم وإرساله إلى عقدة التحقق، وهي عقدة تشارك في إجراء الإجماع. إنه إذن 85 يتم نشرها إلى العقد الأخرى في الشبكة عبر النميمة. ماذا يحدث إذا أصدر هذا المستخدم أيضًا رسالة متضاربة4 كيفن سيكنيكي، ودانيال لين، وستيفن بوتولف، وأمين جون سيرير معاملة، أي إنفاق مزدوج؟ للاختيار من بين المعاملات المتعارضة ومنع الإنفاق المزدوج، تقوم كل عقدة بشكل عشوائي باختيار مجموعة فرعية صغيرة من العقد والاستعلام عن أي من المعاملات المتضاربة العقد التي تم الاستعلام عنها هي التي تعتقد أنها صالحة. إذا تلقت عقدة الاستعلام استجابة الأغلبية العظمى لصالحها لمعاملة واحدة، تقوم العقدة بتغيير استجابتها لتلك المعاملة. كل عقدة في الشبكة 90 يكرر هذا الإجراء حتى تتوصل الشبكة بأكملها إلى توافق في الآراء بشأن إحدى المعاملات المتعارضة. من المثير للدهشة، أنه على الرغم من أن الآلية الأساسية للتشغيل بسيطة للغاية، إلا أن هذه البروتوكولات تؤدي إلى درجة عالية من الدقة ديناميكيات النظام المرغوبة التي تجعلها مناسبة للنشر على نطاق واسع. - غير مسموح به، ومفتوح للتغيير، وقوي. يستخدم أحدث عدد من مشاريع blockchain الكلاسيكية بروتوكولات الإجماع وبالتالي تتطلب المعرفة الكاملة بالعضوية. معرفة المجموعة الكاملة لـ par95 يكون المشاركون بسيطين بدرجة كافية في الأنظمة المغلقة والمرخصة، لكنهم يصبحون أكثر صعوبة في الأنظمة المفتوحة، الشبكات اللامركزية. يفرض هذا القيد مخاطر أمنية عالية على الموظفين الحاليين مثل هذه البروتوكولات. وفي المقابل، تحافظ بروتوكولات Snow على ضمانات أمان عالية حتى عند وجود تناقضات محددة جيدًا بين طرق عرض الشبكة لأي عقدتين. المصادقون على بروتوكولات Snow التمتع بالقدرة على التحقق دون المعرفة المستمرة بالعضوية الكاملة. ولذلك فهي قوية 100 ومناسب جدًا للعامة blockchains. - قابلة للتطوير ولا مركزية. الميزة الأساسية لعائلة Snow هي قدرتها على التوسع دون تكبد الصفقات الأساسية. يمكن لبروتوكولات Snow التوسع إلى عشرات الآلاف أو الملايين من العقد، دون التفويض إلى مجموعات فرعية من validators. تتمتع هذه البروتوكولات بأفضل نظام لامركزي في فئته، مما يسمح بذلك كل عقدة للتحقق من صحتها بشكل كامل. إن المشاركة المستمرة المباشرة لها آثار عميقة على الأمن 105 من النظام. في كل بروتوكول proof-of-stake تقريبًا الذي يحاول التوسع إلى مجموعة كبيرة من المشاركين، الوضع النموذجي للتشغيل هو تمكين التوسع عن طريق تفويض التحقق من الصحة إلى لجنة فرعية. وبطبيعة الحال، فإن هذا يعني أن أمان النظام أصبح الآن على وجه التحديد مرتفعًا مثل تكلفة الفساد في النظام اللجنة الفرعية. علاوة على ذلك، تخضع اللجان الفرعية لتشكيل الكارتلات. في البروتوكولات من نوع Snow، لا يعد مثل هذا التفويض ضروريًا، مما يسمح لكل مشغل عقدة بالحصول على أول 110 ومن ناحية القول في النظام، في جميع الأوقات. يحاول تصميم آخر، يُشار إليه عادةً بتقسيم الحالة لتوفير قابلية التوسع من خلال موازنة تسلسل المعاملات مع شبكات مستقلة من validators. ولسوء الحظ، فإن مستوى أمان النظام في مثل هذا التصميم يصبح مرتفعًا بقدر سهولة النظام القابل للفساد شظية مستقلة. لذلك، لا تعد انتخابات اللجان الفرعية ولا تقسيمها من استراتيجيات القياس المناسبة لمنصات التشفير. 115 - التكيف. على عكس الأنظمة الأخرى المعتمدة على التصويت، تحقق بروتوكولات Snow أداءً أعلى عند الخصم صغير الحجم، ولكنه يتمتع بقدر كبير من المرونة في مواجهة الهجمات الكبيرة. - آمن بشكل غير متزامن. لا تتطلب بروتوكولات Snow، على عكس بروتوكولات السلسلة الأطول، التزامن تعمل بأمان، وبالتالي تمنع الإنفاق المزدوج حتى في مواجهة أقسام الشبكة. في Bitcoin، على سبيل المثال، إذا تم انتهاك افتراض التزامن، فمن الممكن العمل على تفرعات مستقلة من 120 Bitcoin الشبكة لفترات طويلة من الزمن، الأمر الذي من شأنه أن يبطل أي معاملات بمجرد الشوك شفاء. – الكمون المنخفض. معظم blockchains اليوم غير قادرة على دعم تطبيقات الأعمال، مثل التداول أو التطبيقات اليومية مدفوعات التجزئة. ومن غير العملي ببساطة الانتظار دقائق، أو حتى ساعات، لتأكيد المعاملات. ولذلك، فإن إحدى أهم خصائص بروتوكولات الإجماع، والتي يتم التغاضي عنها بشدة، هي 125 الوقت حتى النهاية. تصل بروتوكولات Snow إلى النهاية عادةً خلال أقل من ثانية واحدة، وهو أقل بكثير من كلا من البروتوكولات ذات السلسلة الأطول والبروتوكولات المجزأة blockchain، وكلاهما عادةً ما يمتد إلى النهاية لمسألة ما من الدقائق.Avalanche المنصة 2020/06/30 5 – إنتاجية عالية. تصل بروتوكولات Snow، التي يمكنها بناء سلسلة خطية أو DAG، إلى آلاف المعاملات في الثانية (5000+ tps)، مع الحفاظ على اللامركزية الكاملة. حلول blockchain الجديدة التي تطالب 130 عادةً ما يتاجر TPS المرتفع باللامركزية والأمن ويختار المزيد من المركزية وغير الآمنة آليات الإجماع. تقوم بعض المشاريع بالإبلاغ عن أرقام من إعدادات يتم التحكم فيها بشكل كبير، وبالتالي يتم الإبلاغ بشكل خاطئ نتائج الأداء الحقيقية. الأرقام المبلغ عنها لـ $AVAX مأخوذة مباشرةً من شبكة Avalanche حقيقية ومُنفذة بالكامل وتعمل على 2000 عقدة على AWS، وموزعة جغرافيًا في جميع أنحاء العالم على النطاقات المنخفضة آلات. يمكن تحقيق نتائج أداء أعلى (10000+) من خلال افتراض عرض نطاق ترددي أعلى 135 توفير لكل عقدة وأجهزة مخصصة للتحقق من التوقيع. وأخيرا نلاحظ أن المقاييس المذكورة أعلاه موجودة في الطبقة الأساسية. تعمل حلول قياس الطبقة الثانية على زيادة هذه النتائج على الفور إلى حد كبير. الرسوم البيانية المقارنة للإجماع يصف الجدول 1 الاختلافات بين العائلات الثلاث المعروفة من بروتوكولات الإجماع من خلال مجموعة من 8 محاور حاسمة. 140 ناكاموتو الكلاسيكية ثلج قوية (مناسبة للإعدادات المفتوحة) + - + لامركزية للغاية (تسمح بالعديد من المصادقين) + - + زمن وصول منخفض وإنهاء سريع (تأكيد سريع للمعاملة) - + + إنتاجية عالية (يسمح للعديد من العملاء) - + + خفيف الوزن (متطلبات النظام منخفضة) - + + هادئ (غير نشط عند عدم تنفيذ أي قرارات) - + + معايير السلامة (ما يتجاوز 51% من التواجد العدائي) - - + قابلة للتطوير بدرجة كبيرة - - + الجدول 1. رسم بياني مقارن بين العائلات الثلاث المعروفة لبروتوكولات الإجماع. Avalanche، رجل الثلج، و ينتمي Frosty جميعًا إلى عائلة Snow.

プラットフォームの概要

このセクションでは、プラットフォームのアーキテクチャの概要を示し、さまざまな実装について説明します。 詳細。 Avalanche プラットフォームは、チェーン (およびその上に構築されるアセット)、実行という 3 つの懸念事項を明確に分離します。 環境と展開。 3.1 建築 145 サブネットワーク サブネットワーク (サブネット) は、コンセンサスを達成するために連携する validator の動的なセットです。 blockchain のセットの状態について。各 blockchain は 1 つのサブネットによって検証され、サブネットは検証できます。 任意の数のblockchain。 validator は、任意の数のサブネットのメンバーになることができます。サブネットが決定します 誰がそれを入力することができ、その構成要素である validator が特定のプロパティを持つことを要求する場合があります。 Avalanche プラットフォームは、任意の数のサブネットの作成と操作をサポートします。新しいサブネットを作成するには 150 または、サブネットに参加するには、$AVAX 建ての料金を支払う必要があります。

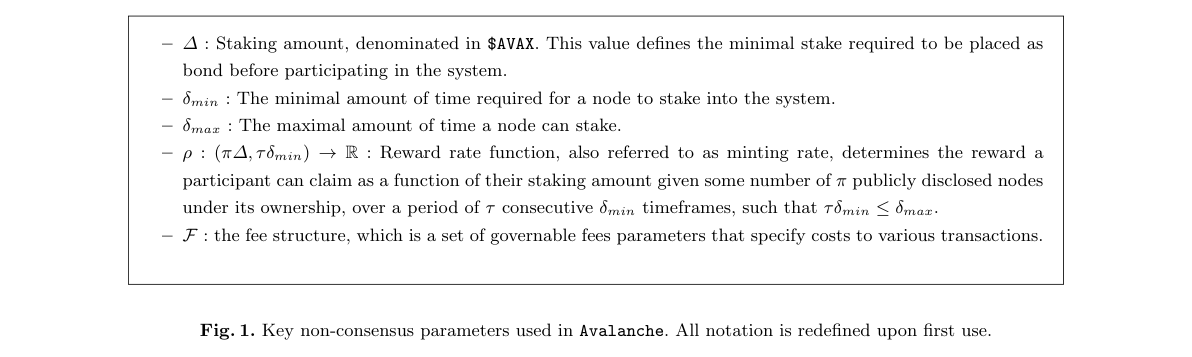

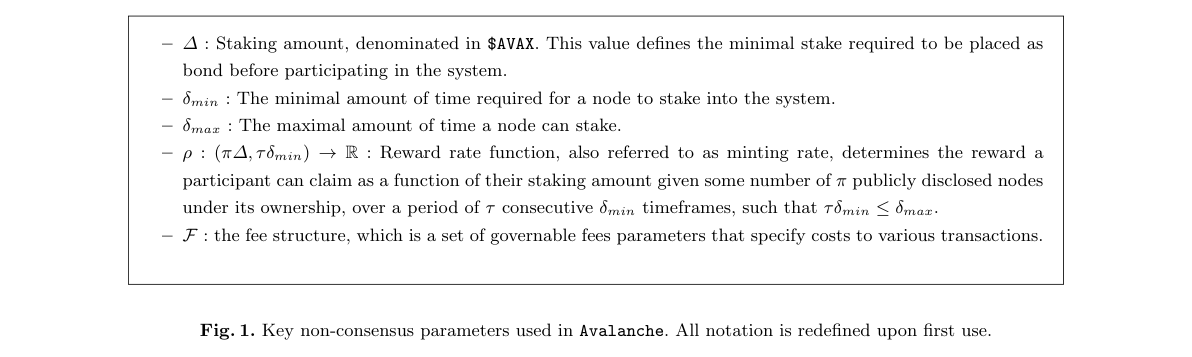

6 ケビン・セクニキ、ダニエル・レイン、スティーブン・バットルフ、エミン・グラン・サイラー サブネット モデルには、次のような多くの利点があります。 – validator が特定のサブネット内の blockchain を気にしない場合、そのサブネットには参加しません。 これにより、ネットワーク トラフィックが削減され、validator に必要な計算リソースも削減されます。これは 他の blockchain プロジェクトとは対照的に、すべての validator はすべてのトランザクションを検証する必要があります。 155 彼らは気にしない人たちです。 – サブネットに誰が入ることができるかはサブネットによって決定されるため、プライベート サブネットを作成できます。つまり、それぞれのblockchain サブネットは、信頼できる validator のセットによってのみ検証されます。 – 各 validator が特定のプロパティを持つサブネットを作成できます。たとえば、次のように作成できます。 各 validator が特定の管轄区域内にある、または各 validator が何らかの管轄区域にバインドされているサブネット 160 現実世界の契約。これはコンプライアンス上の理由から有益である可能性があります。 デフォルト サブネットと呼ばれる特別なサブネットが 1 つあります。すべての validator によって検証されます。 (つまり、順番的には サブネットを検証するには、デフォルト サブネットも検証する必要があります。) デフォルト サブネットは、次のセットを検証します。 $AVAX が存在し、取引される blockchain を含む、事前定義された blockchain。 仮想マシン 各 blockchain は、仮想マシン (VM) のインスタンスです。VM は、 165 blockchain は、クラスがオブジェクト指向プログラミング言語におけるオブジェクトの設計図であるのとよく似ています。の blockchain のインターフェイス、状態、動作は、blockchain が実行する VM によって定義されます。以下の blockchain のプロパティなどは VM によって定義されます。 – ブロックの内容 – ブロックが受け入れられたときに発生する状態遷移 170 – blockchain によって公開される API とそのエンドポイント – ディスクに永続化されるデータ blockchain は、特定の VM を「使用する」または「実行する」と言います。 blockchain を作成するときは、VM を指定します blockchain の生成状態と同様に、実行されます。新しい blockchain は、既存のblockchain を使用して作成できます。 VM、または開発者が新しい VM をコーディングできます。同じ VM を実行する任意の数の blockchain が存在する可能性があります。 175 各 blockchain は、同じ VM を実行している場合でも、論理的に他のものから独立しており、その状態を維持します。 自分自身の状態。 3.2 ブートストラッピング Avalanche に参加するための最初のステップはブートストラップです。このプロセスは 3 つの段階で行われます。 接続 アンカー、ネットワークと状態の検出をシードし、validator になります。 180 シード アンカー 許可なしで (つまりハードコーディングされて) 動作するピアのネットワーク システム。 ID のセットには、ピア検出のための何らかのメカニズムが必要です。ピアツーピア ファイル共有ネットワークでは、一連の トラッカーが使用されます。暗号ネットワークでは、典型的なメカニズムは DNS シード ノードの使用です (これを参照します)Avalanche プラットフォーム 2020/06/30 7 からシード アンカーとして)、明確に定義されたシード IP アドレスのセットで構成され、そのアドレスから他のメンバーが送信されます。 ネットワークを検出できます。 DNS シード ノードの役割は、セットに関する有用な情報を提供することです。 185 システムのアクティブな参加者の数。同じメカニズムが Bitcoin コア [1] でも採用されています。 ソース コードの src/chainparams.cpp ファイルには、ハードコーディングされたシード ノードのリストが保持されます。間の違い BTC と Avalanche の違いは、BTC には正しい DNS シード ノードが 1 つだけ必要であるのに対し、Avalanche には単純な DNS シード ノードが必要であるという点です。 アンカーの大部分は正しいはずです。たとえば、新しいユーザーはネットワーク ビューをブートストラップすることを選択できます。 確立された信頼できる一連の取引所を通じて行われますが、そのいずれかが個別に信頼されるわけではありません。 190 ただし、ブートストラップ ノードのセットはハードコーディングまたは静的である必要はなく、 ユーザーによって提供されますが、使いやすさを考慮して、クライアントは経済的な内容を含むデフォルト設定を提供する場合があります。 取引所など、クライアントが世界観を共有したい重要な関係者。障壁はありません シード アンカーになるため、シード アンカーのセットはノードが入るか入らないかを決定することはできません。 ノードはシードのセットに接続することで Avalanche ピアの最新のネットワークを検出できるため、ネットワーク 195 アンカー。 ネットワークと状態の検出 シード アンカーに接続されると、ノードは最新のネットワーク セットをクエリします。 状態遷移。この一連の状態遷移を許容フロンティアと呼びます。チェーンにとって受け入れられるフロンティア 最後に受け入れられたブロックです。 DAG の場合、受け入れられたフロンティアは、受け入れられたものの、まだ存在しない頂点のセットです。 受け入れられた子供はいません。シードアンカーから受け入れられたフロンティアを収集した後、状態は次のように遷移します。 200 大多数のシード アンカーによって受け入れられると、受け入れられるように定義されます。正しい状態が抽出されます サンプリングされたノードと同期することによって。シード アンカーに正しいノードの大部分が存在する限り 設定されている場合、受け入れられた状態遷移は、少なくとも 1 つの正しいノードによって受け入れられたものとしてマークされている必要があります。 この状態検出プロセスは、ネットワーク検出にも使用されます。ネットワークのメンバーシップ セットは次のとおりです。 validator チェーンで定義されています。したがって、validator チェーンと同期すると、ノードは次のことを検出できるようになります。 205 現在の validator のセット。 validator チェーンについては、次のセクションで詳しく説明します。 3.3 シビルの制御とメンバーシップ コンセンサス プロトコルは、しきい値までの値を想定してセキュリティを保証します。 システム内のメンバーが敵対的になる可能性があります。 Sybil 攻撃。ノードが安価にネットワークをフラッディングします。 悪意のある ID を使用すると、これらの保証が簡単に無効になる可能性があります。基本的に、このような攻撃は次の場合にのみ可能です。 210 偽造が困難なリソース [3] の証拠と存在感を取引することで抑止されます。過去のシステムでは、次のような用途が検討されてきました。 proof-of-work (PoW)、proof-of-stake (PoS)、経過時間の証明に及ぶシビル抑止メカニズム (POET)、時空間証明 (PoST)、および権限証明 (PoA)。 これらのメカニズムはすべて、本質的には同じ機能を果たします。各メカニズムは、各参加者が次のことを必要とします。 何らかの経済的コミットメントの形で「ゲーム内の一部」が提供され、それによって経済的な利益が提供されます。 215 その参加者による不正行為に対する障壁。それらはすべて、形式を問わず何らかの賭け金を伴います。 マイニング リグと hash 電力 (PoW)、ディスク領域 (PoST)、信頼できるハードウェア (POET)、または承認された ID の数 (PoA)。この賭け金は、参加者が発言権を獲得するために負担しなければならない経済的コストの基礎を形成します。のために たとえば、Bitcoin では、有効なブロックを提供できる能力は、ブロックの hash 乗に直接比例します。 提案参加者。残念ながら、コンセンサスプロトコル間でも大きな混乱が生じています。8 ケビン・セクニキ、ダニエル・レイン、スティーブン・バットルフ、エミン・グラン・サイラー 対シビル制御メカニズム。コンセンサスプロトコルの選択は、ほとんどの場合、次のように行われることに注意してください。 Sybil 制御メカニズムの選択と直交します。これは、Sybil 制御メカニズムが次のようなものであるということではありません。 特定の選択が根底にあるものに影響を与える可能性があるため、お互いのドロップイン置換 コンセンサスプロトコルの保証。ただし、Snow* ファミリーは、既知のこれらの多くと組み合わせることができます。 メカニズムを大幅に変更することなく。 225 最終的には、セキュリティのため、また参加者のインセンティブが確実に利益につながるようにするためです。 ネットワークでは、$AVAX がコア Sybil 制御メカニズムへの PoS を選択します。一部の形式のステークは本質的に 集中化: たとえば、採掘リグ製造 (PoW) は本質的に少数の人の手に集中化されています。 適切なノウハウを持ち、競争力のある VLSI に必要な多数の特許にアクセスできる人材 製造業。さらに、PoW マイニングでは、毎年多額のマイナー補助金が支払われるため、価値が漏洩します。同様に、 230 ディスクスペースは、大規模なデータセンター運営者によって最も豊富に所有されています。さらに、すべてのシビル制御メカニズム 継続的に発生するコスト、例: hashing の電気代は、言うまでもなく、エコシステムから価値を漏洩します。 環境を破壊する。これにより、token の実現可能性が低下します。 短い時間枠での価格変動により、システムが動作不能になる可能性があります。 Proof-of-Work は本質的に以下を選択します 鉱山労働者の能力とはほとんど関係なく、安価な電力を調達するコネを持つ鉱山労働者 235 トランザクションまたはそのエコシステム全体への貢献をシリアル化します。これらのオプションの中から私たちが選択するのは、 proof-of-stake、それは環境に優しく、アクセスしやすく、誰にでも開かれているからです。ただし、$AVAX は PoS、Avalanche ネットワークにより、PoW および PoS を使用してサブネットを起動できるようになります。 ステーキングは、直接的な経済的利益を可能にするため、オープン ネットワークに参加するための自然なメカニズムです。 議論: 攻撃が成功する確率は、明確に定義された金銭的コストに正比例する 240 機能。言い換えれば、ステーキングするノードは、経済的な動機で、 彼らの賭け金の価値を損なう可能性があります。さらに、この賭け金には追加の維持費(その他の維持費)はかかりません。 次に、別の資産に投資する機会費用)、鉱山機械とは異なり、 壊滅的な攻撃に使用されると完全に消費されます。 PoW 運用の場合、マイニング機器は簡単に使用できます。 再利用されるか、所有者が決定した場合は完全に市場に売り戻されます。 245 ネットワークに参加したいノードは、最初に固定された杭を立てることで自由に参加できます。 ネットワークへの参加期間中。ユーザーは賭け金額の期間を決定します。 一度受け入れられると、ステークを元に戻すことはできません。主な目標は、ノードが実質的に ネットワークのほぼ安定したビューも同様です。最小 staking 時間を 1 秒程度に設定する予定です。 週。 250 同様に PoS メカニズムを提案する他のシステムとは異なり、$AVAX はスラッシュを使用しません。 したがって、staking 期間が終了すると、すべての賭け金が返還されます。これにより、次のような望ましくないシナリオが防止されます。 コインの損失につながるクライアント ソフトウェアまたはハードウェアの障害。これは私たちの設計哲学と一致します 予測可能なテクノロジーの構築: ソフトウェアやソフトウェアが存在する場合でも、賭けられた token は危険にさらされません。 ハードウェアの欠陥。 255 Avalanche では、参加したいノードが特別なステーク トランザクションを validator チェーンに発行します。 ステーキング トランザクションでは、ステーキングする金額、参加者の staking キー (staking)、期間、 検証が開始される時刻。取引が承認されると、資金は次の期限までロックされます。 staking期間の終わり。最小許容量はシステムによって決定され、強制されます。賭け金 参加者が与えた金額は、参加者が社会に与える影響力の量の両方に影響を及ぼします。Avalanche プラットフォーム 2020/06/30 9 後で説明するように、コンセンサスプロセスと報酬。指定された staking 期間は次の期間である必要があります。 δmin と δmax は、ステークをロックできる最小時間枠と最大時間枠です。と同様に、 staking 額、staking 期間もシステム内の報酬に影響します。の紛失または盗難 staking キーはアセットではなくコンセンサス プロセスでのみ使用されるため、staking キーはアセットの損失につながることはありません 転送。 265 3.4 $AVAX のスマート コントラクト Avalanche は、起動時に Ethereum 仮想マシン (EVM) を介して標準の Solidity ベースの smart contract をサポートします。私たちは、プラットフォームがより豊富で強力な smart contract のセットをサポートすることを想定しています。 以下を含むツール: – オフチェーン実行とオンチェーン検証を備えたスマートコントラクト。 270 – 並列実行によるスマート コントラクト。同じ状態で動作しないsmart contract Avalanche 内のすべてのサブネットは並行して実行できます。 – Solidity++ と呼ばれる改良された Solidity。この新しい言語はバージョン管理と安全な数学をサポートします 固定小数点演算、改良された型システム、LLVM へのコンパイル、ジャストインタイム実行。 開発者が EVM サポートを必要としているが、プライベート サブネットに smart contract を展開したい場合、 275 新しいサブネットを直接スピンアップできます。これは、Avalanche が機能固有のシャーディングを有効にする方法です。 サブネット。さらに、開発者が現在デプロイされている Ethereum スマートとの対話を必要とする場合は、 コントラクトを作成すると、Ethereum のスプーンである Athereum サブネットと対話できます。最後に、開発者であれば、 Ethereum 仮想マシンとは異なる実行環境が必要なため、デプロイを選択する場合があります DAML などのさまざまな実行環境を実装するサブネットを介した smart contract 280 またはWASM。サブネットは、VM の動作以外の追加機能をサポートできます。たとえば、サブネットは smart contract を長期間保持する、より大きな validator ノードのパフォーマンス要件、または コントラクト状態をプライベートに保持する validator。 4 ガバナンスと $AVAX トークン 4.1 $AVAX ネイティブ トークン 285 金融政策 ネイティブ token、$AVAX は供給上限があり、上限は 720,000,000 tokens に設定されています。 メインネットの起動時に 360,000,000 token が利用可能です。ただし、他の供給上限付き token とは異なります。 \(AVAX is designed to react to changing economic conditions. In particular, the objective of \)AVAX の金融政策は、token を賭けるユーザーのインセンティブのバランスをとることです。 プラットフォーム上で利用可能なさまざまなサービスと対話するためにそれを使用するのではなく。プラットフォームの参加者 290 集合的に分散型準備銀行として機能します。 Avalanche で利用可能なレバーは staking の報酬、手数料、 およびエアドロップ。これらはすべて管理可能なパラメーターの影響を受けます。ステーキング報酬はオンチェーンガバナンスによって設定され、上限供給量を決して超えないように設計された機能によって管理されます。ステーキングが誘発される可能性がある 料金を増やすか、staking の報酬を増やすことによって。一方で、エンゲージメントの向上を誘導することもできます Avalanche プラットフォーム サービスでは、手数料を引き下げ、staking の報酬を削減します。10 ケビン・セクニキ、ダニエル・レイン、スティーブン・バットルフ、エミン・グラン・サイラー 用途 支払い 真の分散型ピアツーピア支払いは、次のような理由により、業界にとってはほとんど実現されない夢です。 現職企業の現在のパフォーマンスの欠如。 $AVAX は、を使用した支払いと同じくらい強力で使いやすいです。 Visa は、完全にトラストレスで分散型の方法で、世界中で毎秒数千件の取引を可能にします。 さらに、世界中の加盟店にとって、$AVAX は Visa よりも直接的な価値提案を提供します。 300 料金。 ステーキング: システムの保護 Avalanche プラットフォームでは、sybil 制御は staking を介して実現されます。順番に 検証するには、参加者はコインをロックアップするか、賭け金を賭ける必要があります。バリデーターはステーカーとも呼ばれます。 staking 金額と staking 期間などに基づいて検証サービスに対して補償されました プロパティ。選択した補償関数は分散を最小限に抑え、大規模なステーカーが分散を回避する必要があります。 305 不当に多くの報酬を受け取る。また、参加者は次のような「運」要素の影響を受けません。 PoWマイニング。このような報酬スキームは、マイニングや staking プールの形成を妨げます。 ネットワークへの分散型でトラストレスな参加。 アトミック スワップ システムの中核となるセキュリティを提供するだけでなく、$AVAX token はユニバーサル ユニットとしても機能します。 交換の。そこから、Avalanche プラットフォームはトラストレス アトミック スワップをネイティブにサポートできるようになります。 310 このプラットフォームは、Avalanche 上で直接、あらゆる種類の資産のネイティブで真の分散型交換を可能にします。 4.2 ガバナンス 他のすべてのタイプと同様に、ガバナンスはあらゆるプラットフォームの開発と導入にとって重要です。 のシステム – Avalanche も自然な進化と更新に直面するでしょう。 $AVAX はオンチェーン ガバナンスを提供します 参加者がネットワークへの変更について投票できるネットワークの重要なパラメータについて、 315 ネットワークのアップグレードに関する決定を民主的に決定します。これには、最小staking金額などの要素が含まれます。 鋳造レートやその他の経済パラメータ。これにより、プラットフォームはクラウド oracle を通じて動的パラメーターの最適化を効果的に実行できるようになります。ただし、他の一部のガバナンス プラットフォームとは異なります。 Avalanche では、システムの任意の側面に対する無制限の変更は許可されていません。代わりに、 事前に決められた数のパラメータをガバナンスを通じて変更できるため、システムがより予測可能になります 320 そして安全性の向上。さらに、すべての管理可能なパラメータは特定の時間範囲内で制限されます。 ヒステリシスを導入し、システムが短い時間範囲にわたって予測可能であることを保証します。 システムパラメータのグローバルに許容される値を見つけるための実行可能なプロセスは、管理者のいない分散システムにとって重要です。 Avalanche はコンセンサス メカニズムを使用して、次のことを可能にするシステムを構築できます。 本質的にシステム全体の投票である特別なトランザクションを誰でも提案できます。参加しているノードは、 325 そのような提案を出します。 名目報酬率は、デジタル通貨であろうとフラット通貨であろうと、あらゆる通貨に影響を与える重要なパラメーターです。残念ながら、このパラメータを修正する暗号通貨は、デフレやインフレなどのさまざまな問題に直面する可能性があります。 そのために、名目報酬率は、事前に設定された境界内でガバナンスの対象となります。これにより、 token 保有者は、$AVAX が最終的に上限付きであるか、上限なしであるか、さらにはデフレ的であるかを選択できるようになります。Avalanche プラットフォーム 2020/06/30 11 集合 F で示される取引手数料もガバナンスの対象となります。 F は事実上、さまざまな指示やトランザクションに関連する手数料を記述するタプルです。最後に、staking 回と金額 も統治可能です。これらのパラメータのリストを図 1 に定義します。 – Δ: $AVAX 建てのステーキング額。この値は、次のように配置する必要がある最小限の賭け金を定義します。 システムに参加する前に絆を深めてください。 – δmin : ノードがシステムにステーキングするために必要な最小時間。 – δmax : ノードがステーキングできる最大時間。 – ρ : (π∆, τδmin) →R : 鋳造レートとも呼ばれる報酬率関数は、報酬 a を決定します。 参加者は、公開されている π 個のノードを考慮して、staking 額に応じて請求できます。 τδmin ≤δmax となるように、τ 連続する δmin タイムフレームの期間にわたって、その所有権の下で。 – F : 手数料構造。さまざまな取引に対するコストを指定する一連の管理可能な手数料パラメータです。 図 1. Avalanche で使用される主要な非コンセンサスパラメータ。すべての表記は最初の使用時に再定義されます。 金融システムにおける予測可能性の原則に従って、$AVAX のガバナンスにはヒステリシスがあり、 つまり、パラメータの変更は最近の変更に大きく依存します。限界は2つある 335 時間と範囲などの各制御可能なパラメータに関連付けられています。ガバナンスを使用してパラメータが変更されると トランザクションが完了すると、すぐに再度大量に変更することが非常に困難になります。こういった難しさは 値の制約は、最後の変更から時間が経過するにつれて緩和されます。全体として、これによりシステムが 短期間で劇的に変化するため、ユーザーはシステムパラメータを安全に予測できます。 短期的には強力な制御性と柔軟性を備えながら、長期的には優れています。 340

نظرة عامة على المنصة

في هذا القسم، نقدم نظرة عامة معمارية للمنصة ونناقش طرق التنفيذ المختلفة التفاصيل. يفصل النظام الأساسي Avalanche بشكل واضح بين ثلاثة اهتمامات: السلاسل (والأصول المبنية في الأعلى)، والتنفيذ البيئات والنشر. 3.1 الهندسة المعمارية 145 الشبكات الفرعية الشبكة الفرعية، أو الشبكة الفرعية، هي مجموعة ديناميكية من validators تعمل معًا لتحقيق الإجماع على حالة مجموعة من blockchains. يتم التحقق من صحة كل blockchain بواسطة شبكة فرعية واحدة، ويمكن للشبكة الفرعية التحقق من صحتها العديد من blockchains بشكل تعسفي. قد يكون validator عضوًا في العديد من الشبكات الفرعية بشكل عشوائي. شبكة فرعية تقرر من يجوز له الدخول إليه، وقد يطلب أن يكون لمكوناته validator خصائص معينة. Avalanche يدعم النظام الأساسي إنشاء وتشغيل العديد من الشبكات الفرعية بشكل تعسفي. من أجل إنشاء شبكة فرعية جديدة 150 أو للانضمام إلى شبكة فرعية، يجب على المرء دفع رسوم مقومة بالدولار AVAX.

6 كيفن سيكنيكي، ودانيال لين، وستيفن بوتولف، وأمين جون سيرير يقدم نموذج الشبكة الفرعية عددًا من المزايا: - إذا كان validator لا يهتم بـ blockchains في شبكة فرعية معينة، فلن ينضم ببساطة إلى تلك الشبكة الفرعية. يؤدي هذا إلى تقليل حركة مرور الشبكة، بالإضافة إلى الموارد الحسابية المطلوبة لـ validators. هذا في على النقيض من مشاريع blockchain الأخرى، حيث يجب على كل validator التحقق من صحة كل معاملة، حتى 155 أولئك الذين لا يهتمون بهم. – بما أن الشبكات الفرعية هي التي تقرر من يمكنه الدخول إليها، فيمكن إنشاء شبكات فرعية خاصة. وهذا يعني أن كل blockchain في يتم التحقق من صحة الشبكة الفرعية فقط من خلال مجموعة من validators الموثوق بها. - يمكن للمرء إنشاء شبكة فرعية حيث يكون لكل validator خصائص معينة. على سبيل المثال، يمكن للمرء إنشاء شبكة فرعية حيث يقع كل validator في ولاية قضائية معينة، أو حيث يكون كل validator مرتبطًا ببعض 160 عقد في العالم الحقيقي. قد يكون هذا مفيدًا لأسباب تتعلق بالامتثال. توجد شبكة فرعية خاصة واحدة تسمى الشبكة الفرعية الافتراضية. تم التحقق من صحته من قبل كافة validators. (أي بالترتيب للتحقق من صحة أي شبكة فرعية، يجب أيضًا التحقق من صحة الشبكة الفرعية الافتراضية.) تقوم الشبكة الفرعية الافتراضية بالتحقق من صحة مجموعة من blockchains المحددة مسبقًا، بما في ذلك blockchain حيث يوجد AVAX $ ويتم تداوله. الأجهزة الافتراضية كل blockchain هو مثيل للجهاز الظاهري (VM.) VM هو مخطط لـ 165 blockchain، يشبه إلى حد كبير الفصل الدراسي عبارة عن مخطط لكائن في لغة برمجة موجهة للكائنات. ال يتم تحديد واجهة وحالة وسلوك blockchain بواسطة الجهاز الظاهري الذي يقوم blockchain بتشغيله. ما يلي يتم تعريف خصائص blockchain وغيرها بواسطة VM: – محتويات الكتلة – انتقال الحالة الذي يحدث عند قبول الكتلة 170 – واجهات برمجة التطبيقات التي تم الكشف عنها بواسطة blockchain ونقاط النهاية الخاصة بها - البيانات التي استمرت على القرص نقول أن blockchain "يستخدم" أو "يشغل" جهازًا افتراضيًا محددًا. عند إنشاء blockchain، يتم تحديد VM يتم تشغيله، بالإضافة إلى حالة نشأة blockchain. يمكن إنشاء blockchain جديد باستخدام موجود مسبقًا يمكن لـ VM أو المطور ترميز رمز جديد. يمكن أن يكون هناك العديد من blockchains التي تقوم بتشغيل نفس الجهاز الافتراضي بشكل عشوائي. 175 كل blockchain، حتى أولئك الذين يقومون بتشغيل نفس الجهاز الافتراضي، يكونون مستقلين منطقيًا عن الآخرين ويحافظون على مكانتهم الدولة الخاصة. 3.2 التمهيد الخطوة الأولى للمشاركة في Avalanche هي التمهيد. تتم العملية على ثلاث مراحل: الاتصال لوضع نقاط الارتكاز واكتشاف الشبكات والحالة، وأن تصبح validator. 180 Seed Anchors أي نظام متصل بالشبكة من أقرانه يعمل بدون تصريح (أي مشفر) تتطلب مجموعة الهويات بعض الآليات لاكتشاف الأقران. في شبكات مشاركة الملفات من نظير إلى نظير، توجد مجموعة من يتم استخدام أجهزة التتبع. في شبكات التشفير، تتمثل الآلية النموذجية في استخدام العقد الأولية لنظام أسماء النطاقات (والتي نشير إليهاAvalanche المنصة 2020/06/30 7 إلى كمثبتات أولية)، والتي تشتمل على مجموعة من عناوين IP الأولية المحددة جيدًا والتي يمكن من خلالها للأعضاء الآخرين يمكن اكتشاف الشبكة. يتمثل دور عقد DNS الأولية في توفير معلومات مفيدة حول المجموعة 185 من المشاركين النشطين في النظام. يتم استخدام نفس الآلية في Bitcoin الأساسية [1]، حيث يحتوي ملف src/chainparams.cpp للكود المصدري على قائمة بالعقد الأولية المشفرة. الفرق بين BTC وAvalanche هو أن BTC تتطلب عقدة DNS أساسية واحدة صحيحة فقط، بينما يتطلب Avalanche عقدة بسيطة غالبية المراسي لتكون صحيحة. على سبيل المثال، قد يختار مستخدم جديد تشغيل عرض الشبكة من خلال مجموعة من البورصات الراسخة وذات السمعة الطيبة، والتي لا يمكن الثقة في أي منها بشكل فردي. 190 ومع ذلك، نلاحظ أن مجموعة عقد التمهيد لا تحتاج إلى أن تكون ثابتة أو ثابتة، ويمكن أن تكون المقدمة من قبل المستخدم، على الرغم من سهولة الاستخدام، قد يوفر العملاء إعدادًا افتراضيًا يتضمن اقتصاديًا جهات فاعلة مهمة، مثل عمليات التبادل، التي يرغب العملاء في مشاركة رؤيتها للعالم. لا يوجد أي مانع لذلك تصبح مرساة بذرة، وبالتالي لا يمكن لمجموعة من مراسي البذور أن تحدد ما إذا كانت العقدة قد تدخل أم لا الشبكة، نظرًا لأن العقد يمكنها اكتشاف أحدث شبكة من Avalanche أقرانها عن طريق الارتباط بأي مجموعة من البذور 195 المراسي. اكتشاف الشبكة والحالة بمجرد الاتصال بالمثبتات الأولية، تستعلم العقدة عن أحدث مجموعة من تحولات الدولة. نحن نطلق على هذه المجموعة من تحولات الحالة الحدود المقبولة. لسلسلة، الحدود المقبولة هي آخر كتلة مقبولة. بالنسبة لـ DAG، الحدود المقبولة هي مجموعة القمم المقبولة، ولكن لديها لا يوجد أطفال مقبولين. بعد جمع الحدود المقبولة من مرتكزات البذور، تقوم الدولة بتحويل ذلك 200 يتم قبولها من قبل غالبية مراسي البذور ومن المقرر أن تكون مقبولة. ثم يتم استخراج الحالة الصحيحة عن طريق المزامنة مع العقد التي تم أخذ عينات منها. طالما أن هناك غالبية العقد الصحيحة في مرساة البذور تعيين، فيجب أن يتم وضع علامة على انتقالات الحالة المقبولة على أنها مقبولة بواسطة عقدة واحدة صحيحة على الأقل. تُستخدم عملية اكتشاف الحالة هذه أيضًا لاكتشاف الشبكة. مجموعة العضوية في الشبكة هي المحددة في السلسلة validator. لذلك، فإن المزامنة مع السلسلة validator تسمح للعقدة بالاكتشاف 205 المجموعة الحالية من validators. ستتم مناقشة سلسلة validator بشكل أكبر في القسم التالي. 3.3 سيبيل التحكم والعضوية توفر بروتوكولات الإجماع ضماناتها الأمنية على افتراض أن يصل إلى رقم العتبة من الممكن أن يكون أعضاء النظام متخاصمين. هجوم Sybil، حيث تقوم العقدة بإغراق الشبكة بتكلفة زهيدة مع هويات ضارة، يمكن أن يبطل هذه الضمانات بشكل تافه. في الأساس، لا يمكن إلا أن يكون مثل هذا الهجوم 210 تم ردعه من خلال التواجد التجاري مع إثبات وجود مورد يصعب تزويره [3]. لقد استكشفت الأنظمة السابقة الاستخدام من آليات الردع Sybil التي تمتد إلى proof-of-work (PoW)، proof-of-stake (PoS)، إثبات الوقت المنقضي (POET)، وإثبات المكان والزمان (PoST)، وإثبات السلطة (PoA). في جوهرها، تؤدي كل هذه الآليات وظيفة متطابقة: فهي تتطلب أن يكون لدى كل مشارك بعض "الجلد في اللعبة" في شكل بعض الالتزام الاقتصادي، والذي بدوره يوفر دخلاً اقتصاديًا 215 حاجز ضد سوء السلوك من قبل هذا المشارك. وكلها تنطوي على شكل من أشكال الحصة، سواء كانت بالشكل من منصات التعدين وhash الطاقة (PoW)، أو مساحة القرص (PoST)، أو الأجهزة الموثوقة (POET)، أو الهوية المعتمدة (برنامج العمل). تشكل هذه الحصة أساس التكلفة الاقتصادية التي يجب على المشاركين تحملها للحصول على صوت. ل على سبيل المثال، في Bitcoin، تتناسب القدرة على المساهمة بالكتل الصالحة بشكل مباشر مع قوة hash الخاصة بـ اقتراح المشارك. ولسوء الحظ، كان هناك أيضًا ارتباك كبير بين بروتوكولات الإجماع8 كيفن سيكنيكي، ودانيال لين، وستيفن بوتولف، وأمين جون سيرير مقابل آليات التحكم سيبيل. نلاحظ أن اختيار بروتوكولات الإجماع هو، في معظمه، متعامد مع اختيار آلية التحكم Sybil. هذا لا يعني أن آليات التحكم في سيبيل موجودة البدائل المنسدلة لبعضها البعض، نظرًا لأن اختيارًا معينًا قد يكون له آثار على الأساس ضمانات بروتوكول الإجماع. ومع ذلك، يمكن أن تقترن عائلة Snow* بالعديد من هذه العناصر المعروفة الآليات، دون تعديل كبير. 225 في نهاية المطاف، من أجل الأمن والتأكد من أن حوافز المشاركين تتماشى مع صالحهم الشبكة، $AVAX اختر PoS لآلية التحكم الأساسية في Sybil. بعض أشكال الحصة بطبيعتها مركزية: على سبيل المثال، يعتبر تصنيع منصات التعدين (PoW) مركزيًا بطبيعته في أيدي عدد قليل من الأشخاص الأشخاص الذين يتمتعون بالمعرفة المناسبة والقدرة على الوصول إلى العشرات من براءات الاختراع المطلوبة لـ VLSI التنافسية التصنيع. علاوة على ذلك، فإن تعدين إثبات العمل (PoW) يتسرب من قيمته بسبب الإعانات السنوية الكبيرة لعمال المناجم. وبالمثل، 230 مساحة القرص مملوكة بشكل كبير لمشغلي مراكز البيانات الكبيرة. علاوة على ذلك، جميع آليات التحكم في سيبيل التي تتراكم التكاليف الجارية، على سبيل المثال. تكاليف الكهرباء لـ hashing، وقيمة التسرب خارج النظام البيئي، ناهيك عن ذلك تدمير البيئة. وهذا بدوره يقلل من غلاف الجدوى لـ token، حيث يكون هناك تأثير سلبي قد يؤدي تحرك السعر خلال إطار زمني صغير إلى جعل النظام غير صالح للعمل. إثبات العمل يختار بطبيعته عمال المناجم الذين لديهم اتصالات لشراء الكهرباء الرخيصة، وهو ما لا علاقة له بقدرة عمال المناجم 235 لتسلسل المعاملات أو مساهماتها في النظام البيئي الشامل. ومن بين هذه الخيارات نختار proof-of-stake، لأنها خضراء ويمكن الوصول إليها ومفتوحة للجميع. ومع ذلك، نلاحظ أنه أثناء استخدام $AVAX PoS، تتيح شبكة Avalanche إمكانية إطلاق الشبكات الفرعية باستخدام PoW وPoS. يعد التوقيع المساحي آلية طبيعية للمشاركة في شبكة مفتوحة لأنها تمكن من تحقيق اقتصادي مباشر الحجة: إن احتمال نجاح الهجوم يتناسب طرديا مع التكلفة المالية المحددة جيدا 240 وظيفة. وبعبارة أخرى، فإن العقد المعنية لديها دوافع اقتصادية لعدم الانخراط في السلوك الذي قد يضر بقيمة حصتهم. بالإضافة إلى ذلك، لا تتحمل هذه الحصة أي تكاليف صيانة إضافية (أخرى ثم تكلفة الفرصة البديلة للاستثمار في أصل آخر)، ولها خاصية، على عكس معدات التعدين، يتم استهلاكها بالكامل إذا تم استخدامها في هجوم كارثي. بالنسبة لعمليات إثبات العمل، يمكن أن تكون معدات التعدين بسيطة إعادة استخدامها أو - إذا قرر المالك - بيعها بالكامل مرة أخرى إلى السوق. 245 يمكن للعقدة التي ترغب في الدخول إلى الشبكة أن تفعل ذلك بحرية عن طريق وضع وتد مثبت أولاً خلال مدة المشاركة في الشبكة. يحدد المستخدم مدة مبلغ الحصة. وبمجرد قبولها، لا يمكن إرجاع الحصة. الهدف الرئيسي هو التأكد من مشاركة العقد بشكل كبير نفس العرض المستقر في الغالب للشبكة. نتوقع تحديد الحد الأدنى من الوقت staking بترتيب أ أسبوع. 250 على عكس الأنظمة الأخرى التي تقترح أيضًا آلية إثبات الحصة (PoS)، فإن $AVAX لا يستخدم التقطيع، و لذلك يتم إرجاع كل الحصص عند انتهاء الفترة staking. وهذا يمنع السيناريوهات غير المرغوب فيها مثل فشل برنامج العميل أو الأجهزة مما يؤدي إلى فقدان العملات المعدنية. وهذا يتوافق مع فلسفتنا في التصميم بناء تكنولوجيا يمكن التنبؤ بها: tokens المراهنة ليست معرضة للخطر، حتى في وجود البرامج أو عيوب الأجهزة. 255 في Avalanche، تصدر العقدة التي ترغب في المشاركة معاملة حصة خاصة لسلسلة validator. تسمي معاملات الستاكينغ مبلغًا للرهان، ومفتاح staking للمشارك وهو staking، والمدة، والوقت الذي سيبدأ فيه التحقق من الصحة. بمجرد قبول المعاملة، سيتم قفل الأموال حتى نهاية الفترة staking. يتم تحديد الحد الأدنى المسموح به للمبلغ وتنفيذه من قبل النظام. الحصة المبلغ الذي وضعه المشارك له آثار على كل من مقدار التأثير الذي يمارسه المشارك في العمليةAvalanche المنصة 2020/06/30 9 عملية الإجماع، وكذلك المكافأة، كما سيتم مناقشته لاحقًا. يجب أن تتراوح المدة المحددة staking بين δmin و δmax، الحد الأدنى والحد الأقصى للأطر الزمنية التي يمكن قفل أي حصة فيها. كما هو الحال مع مبلغ staking، الفترة staking لها أيضًا آثار على المكافأة في النظام. فقدان أو سرقة لا يمكن أن يؤدي مفتاح staking إلى خسارة الأصول، حيث يتم استخدام المفتاح staking فقط في عملية الإجماع، وليس للأصل نقل. 265 3.4 العقود الذكية بالدولار AVAX عند الإطلاق، يدعم Avalanche smart contracts القياسي المستند إلى Solidity من خلال الجهاز الظاهري Ethereum (EVM). نحن نتصور أن النظام الأساسي سيدعم مجموعة أكثر ثراءً وقوة من smart contract الأدوات، بما في ذلك: - العقود الذكية مع التنفيذ خارج السلسلة والتحقق عبر السلسلة. 270 – العقود الذكية مع التنفيذ الموازي. أي smart contracts لا تعمل بنفس الحالة أي شبكة فرعية في Avalanche ستكون قادرة على التنفيذ بالتوازي. - صلابة محسنة تسمى Solidity++. ستدعم هذه اللغة الجديدة الإصدارات والرياضيات الآمنة وحساب النقاط الثابتة، ونظام الكتابة المحسّن، والتجميع إلى LLVM، والتنفيذ في الوقت المناسب. إذا كان المطور يحتاج إلى دعم EVM ولكنه يريد نشر smart contracts في شبكة فرعية خاصة، فإنه 275 يمكن أن تدور شبكة فرعية جديدة مباشرة. هذه هي الطريقة التي يقوم بها Avalanche بتمكين التقسيم الوظيفي المحدد الشبكات الفرعية. علاوة على ذلك، إذا كان المطور يحتاج إلى تفاعلات مع Ethereum الذكي المنتشر حاليًا العقود، يمكنهم التفاعل مع شبكة Athereum الفرعية، وهي عبارة عن ملعقة من Ethereum. وأخيرا، إذا كان المطور يتطلب بيئة تنفيذ مختلفة عن الجهاز الظاهري Ethereum، فقد يختارون النشر smart contract من خلال شبكة فرعية تطبق بيئة تنفيذ مختلفة، مثل DAML 280 أو واسم. يمكن للشبكات الفرعية أن تدعم ميزات إضافية تتجاوز سلوك الأجهزة الافتراضية. على سبيل المثال، يمكن للشبكات الفرعية فرض متطلبات الأداء لعقد validator الأكبر التي تحتوي على smart contracts لفترات زمنية أطول، أو validators التي تحمل حالة العقد بشكل خاص. 4 الحوكمة ورمز AVAX $ 4.1 رمز $AVAX الأصلي 285 السياسة النقدية إن الأصل token، $AVAX، له سقف للعرض، حيث تم تعيين الحد الأقصى على 720،000،000 tokens، مع 360,000,000 tokens متاحة عند إطلاق الشبكة الرئيسية. ومع ذلك، على عكس الإمدادات ذات الحد الأقصى الأخرى tokens التي الحفاظ على معدل سك العملة بشكل دائم، \(AVAX is designed to react to changing economic conditions. In particular, the objective of \) تتمثل السياسة النقدية لشركة AVAX في تحقيق التوازن بين حوافز المستخدمين للحصول على حصة في token مقابل استخدامه للتفاعل مع مجموعة متنوعة من الخدمات المتاحة على المنصة. المشاركون في المنصة 290 العمل بشكل جماعي كبنك احتياطي لامركزي. الروافع المتاحة على Avalanche هي staking المكافآت والرسوم، والإسقاط الجوي، وكلها تتأثر بمعايير يمكن التحكم فيها. يتم تحديد مكافآت الستاكينغ من خلال الحوكمة على السلسلة، وتحكمها وظيفة مصممة بحيث لا تتجاوز الحد الأقصى للعرض أبدًا. يمكن أن يحدث التوقيع المساحي عن طريق زيادة الرسوم أو زيادة مكافآت staking. ومن ناحية أخرى، يمكننا تحفيز المزيد من المشاركة مع خدمات منصة Avalanche عن طريق تخفيض الرسوم وتخفيض مكافأة staking.10 كيفن سيكنيكي، ودانيال لين، وستيفن بوتولف، وأمين جون سيرير الاستخدامات المدفوعات تعد المدفوعات اللامركزية الحقيقية من نظير إلى نظير إلى حد كبير حلمًا غير محقق للصناعة بسبب النقص الحالي في الأداء من قبل شاغلي الوظائف. يعد $AVAX قويًا وسهل الاستخدام مثل عمليات الدفع Visa، مما يسمح بآلاف المعاملات على مستوى العالم في كل ثانية، بطريقة لا مركزية وغير موثوقة تمامًا. علاوة على ذلك، بالنسبة للتجار في جميع أنحاء العالم، يوفر $AVAX عرضًا بقيمة مباشرة مقارنة بـ Visa، أي أقل 300 الرسوم. التخزين: تأمين النظام على منصة Avalanche، يتم التحكم في sybil عبر staking. بالترتيب للتحقق من الصحة، يجب على المشارك قفل العملات المعدنية أو الحصة. المدققون، الذين يشار إليهم أحيانًا باسم المحاسبين، هم يتم تعويضهم مقابل خدمات التحقق الخاصة بهم بناءً على staking المبلغ وstaking المدة، من بين أمور أخرى خصائص. يجب أن تقلل وظيفة التعويض المختارة من التباين، مما يضمن عدم قيام كبار المساهمين بذلك 305 بشكل غير متناسب الحصول على المزيد من التعويض. كما أن المشاركين لا يخضعون لأية عوامل "الحظ"، كما هو الحال في تعدين إثبات العمل (PoW). كما أن نظام المكافآت هذا لا يشجع أيضًا على تكوين مجموعات التعدين أو staking التي تمكنك حقًا المشاركة اللامركزية وغير الموثوقة في الشبكة. المقايضات الذرية إلى جانب توفير الأمان الأساسي للنظام، يعمل $AVAX token كوحدة عالمية من الصرف. من هناك، سيكون النظام الأساسي Avalanche قادرًا على دعم المقايضات الذرية غير الموثوقة محليًا على 310 النظام الأساسي الذي يتيح عمليات تبادل أصلية وغير مركزية لأي نوع من الأصول مباشرةً على Avalanche. 4.2 الحكم تعد الحوكمة أمرًا بالغ الأهمية لتطوير واعتماد أي نظام أساسي لأنه – كما هو الحال مع جميع الأنواع الأخرى الأنظمة – Avalanche ستواجه أيضًا التطور والتحديثات الطبيعية. يوفر $AVAX حوكمة على السلسلة للمعلمات الهامة للشبكة حيث يتمكن المشاركون من التصويت على التغييرات في الشبكة و 315 تسوية قرارات ترقية الشبكة بشكل ديمقراطي. يتضمن ذلك عوامل مثل الحد الأدنى للمبلغ staking، معدل سك العملة، فضلا عن المعايير الاقتصادية الأخرى. وهذا يمكّن النظام الأساسي من إجراء تحسين المعلمات الديناميكية بشكل فعال من خلال حشد من الناس oracle. ومع ذلك، على عكس بعض منصات الحوكمة الأخرى هناك، Avalanche لا يسمح بإجراء تغييرات غير محدودة على الجوانب التعسفية للنظام. بدلا من ذلك، فقط أ يمكن تعديل عدد محدد مسبقًا من المعلمات من خلال الإدارة، مما يجعل النظام أكثر قابلية للتنبؤ به 320 وزيادة السلامة. علاوة على ذلك، تخضع جميع المعلمات القابلة للحكم لقيود ضمن حدود زمنية محددة، إدخال التباطؤ، والتأكد من أن النظام يظل قابلاً للتنبؤ به على مدى فترات زمنية قصيرة. إن وجود عملية عملية لإيجاد قيم مقبولة عالميًا لمعلمات النظام أمر بالغ الأهمية للأنظمة اللامركزية التي لا يوجد بها أمناء. Avalanche يمكنه استخدام آلية الإجماع الخاصة به لبناء نظام يسمح بذلك يمكن لأي شخص أن يقترح معاملات خاصة هي في جوهرها استطلاعات رأي على مستوى النظام. يجوز لأي عقدة مشاركة 325 إصدار مثل هذه المقترحات. يعد معدل المكافأة الاسمية عاملاً مهمًا يؤثر على أي عملة، سواء كانت رقمية أو نقدية. ولسوء الحظ، فإن العملات المشفرة التي تعمل على إصلاح هذه المعلمة قد تواجه مشكلات مختلفة، بما في ذلك الانكماش أو التضخم. ولتحقيق هذه الغاية، يخضع معدل المكافأة الاسمية للحوكمة، ضمن حدود محددة مسبقًا. هذه سوف اسمح لحاملي token باختيار ما إذا كان $AVAX قد تم تحديده في النهاية أم لا، أو حتى انكماشي.Avalanche المنصة 2020/06/30 11 رسوم المعاملات، المشار إليها بالمجموعة F، تخضع أيضًا للحوكمة. F عبارة عن صف يصف الرسوم المرتبطة بالتعليمات والمعاملات المختلفة. وأخيراً staking مرات ومبالغ قابلة للحكم أيضًا. يتم تعريف قائمة هذه المعلمات في الشكل 1. – ∆: مبلغ الستاكينغ، المقوم بـ AVAX $. تحدد هذه القيمة الحد الأدنى من الحصة المطلوبة ليتم وضعها السندات قبل المشاركة في النظام. - δmin : الحد الأدنى من الوقت اللازم لمشاركة العقدة في النظام. - δmax : الحد الأقصى من الوقت الذي يمكن للعقدة المشاركة فيه. – ρ : (π∆, τδmin) →R : دالة معدل المكافأة، والتي يشار إليها أيضًا باسم معدل سك العملة، تحدد المكافأة أ يمكن للمشاركين المطالبة كدالة لمبلغ staking الخاص بهم بالنظر إلى عدد معين من العقد π التي تم الكشف عنها علنًا تحت ملكيتها، على مدى فترة τ من الأطر الزمنية المتتالية δmin، بحيث τδmin δδmax. - F: هيكل الرسوم، وهو عبارة عن مجموعة من معلمات الرسوم القابلة للإدارة والتي تحدد تكاليف المعاملات المختلفة. الشكل 1. معلمات عدم الإجماع الرئيسية المستخدمة في Avalanche. يتم إعادة تعريف جميع التدوين عند الاستخدام الأول. تماشيًا مع مبدأ القدرة على التنبؤ في النظام المالي، تتسم الإدارة في $AVAX بالتباطؤ، وهذا يعني أن التغييرات في المعلمات تعتمد بشكل كبير على التغييرات الأخيرة. هناك نوعان من الحدود 335 المرتبطة بكل معلمة قابلة للحكم: الوقت والمدى. بمجرد تغيير المعلمة باستخدام الحكم في المعاملة، يصبح من الصعب جدًا تغييرها مرة أخرى على الفور وبمبلغ كبير. هذه الصعوبات وتخفف قيود القيمة مع مرور المزيد من الوقت منذ آخر تغيير. بشكل عام، هذا يحافظ على النظام من يتغير بشكل جذري خلال فترة زمنية قصيرة، مما يسمح للمستخدمين بالتنبؤ بأمان بمعلمات النظام في على المدى القصير، مع وجود سيطرة قوية ومرونة على المدى الطويل. 340

ガバナンス

1.1 Avalanche 目標と原則 Avalanche は、高性能、スケーラブル、カスタマイズ可能、安全な blockchain プラットフォームです。対象は3つ 幅広い使用例: 15 – 許可付き (プライベート) と許可なし (パブリック) にわたる、アプリケーション固有の blockchain の構築 展開。 – 拡張性の高い分散型アプリケーション (Dapps) を構築および起動します。 – カスタム ルール、約款、特約 (スマート アセット) を使用して、任意に複雑なデジタル アセットを構築します。 1 将来の見通しに関する記述は通常、将来の出来事または当社の将来の業績に関連しています。これには以下が含まれますが、含まれません。 Avalanche の予測パフォーマンスに限定されます。そのビジネスとプロジェクトの予想される発展。実行 そのビジョンと成長戦略について。現在進行中、開発中、または進行中のプロジェクトの完了 それ以外は検討中です。将来の見通しに関する記述は、経営陣の信念と仮定を表しています。 このプレゼンテーションの日付時点でのみ。これらの記述は、将来のパフォーマンスや不当なパフォーマンスを保証するものではありません。 それらに依存すべきではありません。このような将来予想に関する記述には、必然的に既知および未知の情報が含まれます。 実際の業績や将来の結果が予測と大きく異なる可能性があるリスク ここに明示または暗示されています。 Avalanche は、将来の見通しに関する記述を更新する義務を負いません。とはいえ 将来の見通しに関する記述は、それが行われた時点での当社の最善の予測であり、それを保証するものではありません。 実際の結果と将来の出来事は大幅に異なる可能性があるため、正確であることが判明します。読者は注意してください 将来の見通しに関する記述に過度に依存すること。2 ケビン・セクニキ、ダニエル・レイン、スティーブン・バットルフ、エミン・グラン・サイラー Avalanche の包括的な目的は、 20 デジタル資産。 構造上、Avalanche は次の特性を備えています。 スケーラブルな Avalanche は、非常にスケーラブルで、堅牢で、効率的になるように設計されています。コアコンセンサスエンジン は、低遅延で 1 秒あたりのトランザクション数が非常に多く、シームレスに動作する、インターネットに接続された潜在的に数億台の低出力デバイスと高出力デバイスのグローバル ネットワークをサポートできます。 25 Secure Avalanche は堅牢で高いセキュリティを実現するように設計されています。古典的なコンセンサスプロトコルは次のとおりです。 最大 f 人の攻撃者に耐えるように設計されており、サイズ f + 1 の攻撃者に直面すると完全に失敗します。 ナカモトのコンセンサスは、鉱山労働者の 51% がビザンチン人である場合、安全を提供しません。対照的に、 Avalanche は、攻撃者が特定のしきい値を下回る場合に非常に強力な安全性を保証します。 システム設計者がパラメータ化でき、攻撃者が制限を超えた場合に適切な機能低下を実現します。 30 この閾値。攻撃者が 51% を超えた場合でも、安全性 (ただし生存性ではない) の保証を維持できます。それは このような強力なセキュリティ保証を提供する最初のパーミッションレス システムです。 分散型 Avalanche は、前例のない分散化を実現するように設計されています。これはコミットメントを意味します 複数のクライアント実装に対応しており、いかなる種類の集中制御もありません。エコシステムは、次のことを避けるように設計されています。 異なる興味を持つユーザーのクラス間の分割。重要なことは、マイナー間には区別がありません。 35 開発者もユーザーも。 統治可能で民主的な $AVAX は、誰もがそのプラットフォームに接続できる、非常に包括的なプラットフォームです。 ネットワークを構築し、検証に参加し、ガバナンスに直接参加します。 token 所有者は誰でも投票できます。 主要な財務パラメータを選択し、システムがどのように進化するかを選択します。 相互運用性と柔軟性 Avalanche は、多数のユーザーにとって普遍的で柔軟なインフラストラクチャとなるように設計されています。 40 blockchains/assets のベース $AVAX はセキュリティおよび交換のアカウント単位として使用されます。の システムは、価値中立的な方法で、その上に構築される多くの blockchain をサポートすることを目的としています。プラットフォーム は、既存の blockchain を簡単に移植したり、残高をインポートしたり、 複数のスクリプト言語と仮想マシンをサポートし、複数の展開を有意義にサポートします。 シナリオ。 45 概要 この文書の残りの部分は 4 つの主要なセクションに分かれています。セクション 2 では、その詳細を概説します。 プラットフォームに動力を供給するエンジン。セクション 3 では、プラットフォームの背後にあるアーキテクチャ モデルについて説明します。 サブネットワーク、仮想マシン、ブートストラップ、メンバーシップ、および staking。セクション 4 ではガバナンスについて説明します 主要な経済パラメータの動的な変更を可能にするモデル。最後に、セクション 5 ではさまざまな点について説明します。 潜在的な最適化、ポスト量子暗号、現実的なものなど、興味深い周辺トピック 50 敵対者。

Avalanche プラットフォーム 2020/06/30 3 命名規則 プラットフォームの名前は Avalanche で、通常は「Avalanche」と呼ばれます。 「プラットフォーム」であり、「Avalanche ネットワーク」、または単に Avalanche と交換可能/同義です。 コードベースは、「v.[0-9].[0-9].[0-100]」というラベルが付いた 3 つの数値識別子を使用してリリースされます。 最初の番号はメジャー リリースを示し、2 番目の番号はマイナー リリースを示し、3 番目の番号はマイナー リリースを示します。 55 パッチを識別します。コードネーム Avalanche Borealis と呼ばれる最初の公開リリースは v. 1.0.0 です。ネイティブ token プラットフォームの名前は「$AVAX」です。 Avalanche プラットフォームで使用されるコンセンサス プロトコルのファミリーは次のとおりです。 Snow* ファミリーと呼ばれます。 Avalanche、Snowman、および という 3 つの具体的なインスタンス化があります。 冷ややかな。

الحكم

1.1 Avalanche الأهداف والمبادئ Avalanche عبارة عن منصة blockchain عالية الأداء وقابلة للتطوير وقابلة للتخصيص وآمنة. ويستهدف ثلاثة حالات الاستخدام واسعة النطاق: 15 – إنشاء تطبيقات محددة blockchains، تمتد إلى المسموح به (الخاص) وغير المسموح به (العامة) عمليات النشر. - بناء وإطلاق تطبيقات لامركزية وقابلة للتطوير بشكل كبير (Dapps). - بناء أصول رقمية معقدة بشكل تعسفي مع قواعد ومواثيق وراكبين مخصصين (الأصول الذكية). 1 تتعلق البيانات التطلعية بشكل عام بالأحداث المستقبلية أو أدائنا المستقبلي. وهذا يشمل، ولكن ليس كذلك يقتصر على الأداء المتوقع لـ Avalanche؛ والتطور المتوقع لأعمالها ومشاريعها؛ التنفيذ ورؤيتها واستراتيجيتها للنمو؛ والانتهاء من المشاريع الجاري تنفيذها حاليًا أو قيد التطوير أو وإلا قيد النظر. تمثل البيانات التطلعية معتقدات وافتراضات إدارتنا فقط اعتبارا من تاريخ هذا العرض. هذه البيانات ليست ضمانات للأداء المستقبلي ولا مبرر لها ولا ينبغي الاعتماد عليهم. تتضمن مثل هذه البيانات التطلعية بالضرورة معلومات معروفة وغير معروفة المخاطر، والتي قد تتسبب في اختلاف الأداء الفعلي والنتائج في الفترات المستقبلية بشكل جوهري عن أي توقعات صريحة أو ضمنية هنا. Avalanche لا يتحمل أي التزام بتحديث البيانات التطلعية. على الرغم من إن البيانات التطلعية هي أفضل تنبؤاتنا في وقت إصدارها، وليس هناك ما يضمن أنها كذلك ستثبت دقتها، حيث قد تختلف النتائج الفعلية والأحداث المستقبلية بشكل جوهري. ويتم تحذير القارئ لا لوضع الاعتماد غير المبرر على البيانات التطلعية.2 كيفن سيكنيكي، ودانيال لين، وستيفن بوتولف، وأمين جون سيرير الهدف الشامل لـ Avalanche هو توفير منصة موحدة لإنشاء ونقل وتجارة 20 الأصول الرقمية. من خلال البناء، Avalanche يمتلك الخصائص التالية: تم تصميم Avalanche القابل للتطوير ليكون قابلاً للتطوير وقويًا وفعالاً على نطاق واسع. محرك الإجماع الأساسي قادر على دعم شبكة عالمية تضم مئات الملايين من الأجهزة المتصلة بالإنترنت، ذات الطاقة المنخفضة والعالية، والتي تعمل بسلاسة، مع زمن وصول منخفض ومعاملات عالية جدًا في الثانية. 25 تم تصميم الأمان Avalanche ليكون قويًا ويحقق أمانًا عاليًا. بروتوكولات الإجماع الكلاسيكية هي مصممة لتحمل ما يصل إلى f من المهاجمين، وتفشل تمامًا عند مواجهة مهاجم بحجم f + 1 أو أكبر، وإجماع ناكاموتو لا يوفر أي أمان عندما يكون 51٪ من عمال المناجم بيزنطيين. في المقابل، Avalanche يوفر ضمانًا قويًا للغاية للأمان عندما يكون المهاجم أقل من حد معين، وهو ما يمكن تحديد معلماتها بواسطة مصمم النظام، وتوفر تدهورًا رائعًا عندما يتجاوز المهاجم 30 هذه العتبة. يمكنه الحفاظ على ضمانات السلامة (ولكن ليس الحيوية) حتى عندما يتجاوز المهاجم 51%. إنه كذلك أول نظام غير مصرح به يوفر مثل هذه الضمانات الأمنية القوية. تم تصميم اللامركزية Avalanche لتوفير لامركزية غير مسبوقة. وهذا يعني الالتزام لتطبيقات عملاء متعددة ولا يوجد تحكم مركزي من أي نوع. تم تصميم النظام البيئي لتجنب الانقسامات بين فئات المستخدمين ذوي الاهتمامات المختلفة. والأهم أنه لا يوجد تمييز بين عمال المناجم، 35 المطورين والمستخدمين. تعد AVAX $ الخاضعة للإدارة والديمقراطية منصة شاملة للغاية، تمكن أي شخص من الاتصال بها التواصل والمشاركة في التحقق من الصحة والحكم المباشر. يمكن لأي حامل token التصويت فيه اختيار المعايير المالية الرئيسية واختيار كيفية تطور النظام. تم تصميم Avalanche القابل للتشغيل البيني والمرن ليكون بنية تحتية عالمية ومرنة لعدد كبير من الأشخاص 40 من blockchains/الأصول، حيث يتم استخدام $AVAX الأساسي للأمان وكوحدة حساب للتبادل. ال يهدف النظام إلى دعم العديد من blockchains التي سيتم بناؤها في الأعلى، بطريقة محايدة القيمة. المنصة تم تصميمه من الألف إلى الياء لتسهيل نقل blockchains الموجودة عليه، لاستيراد الأرصدة، دعم لغات البرمجة النصية المتعددة والأجهزة الافتراضية، ودعم النشر المتعدد بشكل مفيد سيناريوهات. 45 الخطوط العريضة يتم تقسيم بقية هذه الورقة إلى أربعة أقسام رئيسية. ويبين القسم 2 تفاصيل المحرك الذي يشغل المنصة. ويناقش القسم 3 النموذج المعماري وراء المنصة، بما في ذلك الشبكات الفرعية، والأجهزة الافتراضية، والتمهيد، والعضوية، وstaking. ويشرح القسم 4 الحوكمة نموذج يتيح إجراء تغييرات ديناميكية على المعايير الاقتصادية الرئيسية. وأخيرا، في القسم 5 يستكشف مختلف الموضوعات الطرفية ذات الاهتمام، بما في ذلك التحسينات المحتملة، والتشفير بعد الكم، والواقعية 50 الخصوم.

Avalanche المنصة 2020/06/30 3 اصطلاح التسمية اسم النظام الأساسي هو Avalanche، ويُشار إليه عادةً باسم "Avalanche" النظام الأساسي"، وهو قابل للتبديل/مرادف لـ "شبكة Avalanche"، أو - ببساطة - Avalanche. سيتم إصدار قواعد التعليمات البرمجية باستخدام ثلاثة معرفات رقمية، تسمى "v.[0-9].[0-9].[0-100]"، حيث يكون الرقم الأول يحدد الإصدارات الرئيسية، والرقم الثاني يحدد الإصدارات الثانوية، والرقم الثالث 55 يحدد البقع. الإصدار العام الأول، الذي يحمل الاسم الرمزي Avalanche Borealis، هو الإصدار 1.0.0. المواطن token النظام الأساسي يسمى "$AVAX". عائلة بروتوكولات الإجماع التي يستخدمها النظام الأساسي Avalanche هي يشار إليها باسم عائلة الثلج *. هناك ثلاثة مثيلات ملموسة، تسمى Avalanche، وSnowman، و فاترة.

議論

5.1 最適化 多くの blockchain プラットフォーム、特に Bitcoin などのnakamoto コンセンサスを実装しているプラットフォームのプルーニング 永続的な状態の成長に苦しんでいます。これは、プロトコルにより、すべての履歴を保存する必要があるためです。 取引。ただし、blockchain が持続的に成長するには、古い歴史を刈り込むことができなければなりません。 345 これは、Avalanche など、高パフォーマンスをサポートする blockchain にとって特に重要です。 Snow* ファミリーでは剪定が簡単です。 Bitcoin (および同様のプロトコル) とは異なり、プルーニングは行われません。 アルゴリズム要件に従って可能であるため、$AVAX ノードは、DAG の一部を維持する必要がありません。 深くて献身的です。これらのノードは、新しいブートストラップに対する過去の履歴を証明する必要がありません。 したがって、アクティブな状態、つまり現在の残高とコミットされていない状態を保存するだけで済みます。 350 取引。 クライアント タイプ Avalanche は、アーカイブ、フル、ライトという 3 つの異なるクライアント タイプをサポートできます。アーカイブ ノードには、$AVAX サブネット、staking サブネット、および smart contract サブネットの履歴全体が保存されます。12 ケビン・セクニキ、ダニエル・レイン、スティーブン・バットルフ、エミン・グラン・サイラー つまり、これらのノードは、新しい受信ノードのブートストラップ ノードとして機能します。さらに これらのノードは、validator として選択した他のサブネットの完全な履歴を保存する場合があります。アーカイブ 355 ノードは通常、ダウンロード時に他のノードによって料金が支払われる、高ストレージ機能を備えたマシンです。 古い状態。一方、完全なノードは検証に参加しますが、すべての履歴を保存する代わりに、 アクティブな状態 (現在の UTXO セットなど) を保存するだけです。最後に、単に安全にやり取りする必要がある人向けです。 最小限のリソースを使用するネットワークでは、Avalanche は、次のようなライト クライアントをサポートします。 履歴のダウンロードや同期を必要とせずに、一部のトランザクションがコミットされたことを証明します。ライト 360 クライアントは、安全なコミットメントとネットワーク全体を確保するために、プロトコルの繰り返しサンプリング フェーズに参加します。 コンセンサス。したがって、Avalanche のライト クライアントは、フル ノードと同じセキュリティ保証を提供します。 シャーディング シャーディングは、パフォーマンスを向上させるためにさまざまなシステム リソースを分割するプロセスです。 そして負荷を軽減します。シャーディング メカニズムにはさまざまな種類があります。ネットワーク シャーディングでは、参加者のセット アルゴリズムの負荷を軽減するために、個別のサブネットワークに分割されます。状態シャーディングでは、参加者は次のことに同意します 365 グローバル状態全体の特定の部分のみを保存および維持する。最後に、トランザクションのシャーディングでは、 参加者は、受信トランザクションの処理を分離することに同意します。 Avalanche Borealis では、シャーディングの最初の形式はサブネットワーク機能を通じて存在します。のために たとえば、ゴールド サブネットと別の不動産サブネットを起動することができます。これら 2 つのサブネットは完全に次の場所に存在できます。 平行。サブネットは、ユーザーが保有する金を使用して不動産契約を購入したい場合にのみ対話します。 370 この時点で、Avalanche によって 2 つのサブネット間のアトミック スワップが有効になります。 5.2 懸念事項 ポスト量子暗号 ポスト量子暗号は最近広く注目を集めています。 量子コンピューターとアルゴリズムの開発の進歩によるものです。量子に関する懸念 コンピュータは、現在導入されている暗号プロトコルの一部、特にデジタルを破ることができるということです。 375 署名。 Avalanche ネットワーク モデルは任意の数の VM を有効にするため、耐量子性をサポートします。 適切なデジタル署名メカニズムを備えた仮想マシン。いくつかの種類のデジタル署名が予想されます 量子耐性のある RLWE ベースの署名を含む、展開されるスキーム。コンセンサスメカニズム コア動作にはいかなる種類の重い暗号も想定していません。この設計を考えると、次のことは簡単です。 量子安全暗号プリミティブを提供する新しい仮想マシンでシステムを拡張します。 380 現実的な敵対者 Avalanche 論文 [6] は、攻撃者の存在下で非常に強力な保証を提供します。 強力で敵対的な敵。完全なポイントツーポイント モデルではラウンド適応型敵として知られています。で 別の言い方をすれば、敵対者は常にすべての単一の正しいノードの状態に完全にアクセスでき、 すべての正しいノードをランダムに選択するだけでなく、その前後でいつでも自身の状態を更新できます。 正しいノードには、自身の状態を更新する機会があります。事実上、この敵は次の点を除いてすべて強力です。 385 正しいノードの状態を直接更新したり、正しいノード間の通信を変更したりする機能 ノード。それにもかかわらず、実際には、そのような敵は純粋に理論上のものです。 考えられる最強の敵は、ネットワーク状態の統計的近似に限定されます。したがって、 実際には、最悪のシナリオの攻撃を展開するのは難しいと予想されます。Avalanche プラットフォーム 2020/06/30 13 包括性と平等 パーミッションレス通貨でよくある問題は、「富裕層の獲得」です。 390 もっと豊かに」。 PoS システムが不適切に実装されていると、実際には 富の創出は、システムにおけるすでに大規模な利権保有者に不釣り合いに起因している。あ 簡単な例は、リーダーベースのコンセンサスプロトコルです。このプロトコルでは、小委員会または指名されたリーダーが組織されます。 操作中にすべての報酬を収集します。報酬を収集するために選ばれる確率は次のとおりです。 賭け金に比例し、強力な報酬複利効果が得られます。さらに、Bitcoin などのシステムでは、 395 大手マイナーが小規模マイナーよりも有利な条件を享受する、「大企業がさらに大きくなる」現象が起きています。 孤児も減り、失われる仕事も減りました。対照的に、Avalanche は鋳造の平等な分布を採用しています。 staking プロトコルのすべての参加者には、賭け金に基づいて公平かつ比例的に報酬が与えられます。 非常に多くの人が staking に直接参加できるようにすることで、Avalanche は 何百万人もの人々が平等にstakingに参加できるようになります。参加に必要な最低金額は、 400 プロトコルはガバナンス対象になりますが、幅広い参加を促すために低い値に初期化されます。 これは、代表団が少ない割り当てで参加する必要がないことも意味します。 6 結論 このペーパーでは、Avalanche プラットフォームのアーキテクチャについて説明しました。現在の他のプラットフォームと比較して、 これらは、古典的なスタイルのコンセンサスプロトコルを実行するため、本質的にスケーラブルではない、または 405 ナカモト式のコンセンサスは非効率的で高い運用コストがかかり、Avalanche は軽量であり、 高速、スケーラブル、安全、そして効率的です。ネイティブ token。ネットワークの保護と料金の支払いに使用されます。 さまざまなインフラストラクチャ コストはシンプルで下位互換性があります。 $AVAX は他の提案を超える能力を持っています より高いレベルの分散化を達成し、攻撃に抵抗し、クォーラムなしで数百万のノードに拡張する または委員会の選挙であるため、参加に制限を課すことはありません。 410 コンセンサス エンジンに加えて、Avalanche はスタックを革新し、シンプルだが重要な機能を導入します。 トランザクション管理、ガバナンス、および他のプラットフォームでは利用できないその他の多数のコンポーネントに関するアイデア。プロトコルの各参加者は、常にプロトコルの進化に影響を与える発言権を持ちます。 強力なガバナンスメカニズムによって可能になります。 Avalanche は高度なカスタマイズ性をサポートしており、 既存の blockchain とほぼ瞬時にプラグアンドプレイできます。 415

مناقشة

5.1 التحسينات تقليم العديد من منصات blockchain، خاصة تلك التي تطبق إجماع ناكاموتو مثل Bitcoin، تعاني من نمو الدولة الدائم. وذلك لأنه – بموجب البروتوكول – يتعين عليهم تخزين التاريخ الكامل لـ المعاملات. ومع ذلك، لكي ينمو blockchain بشكل مستدام، يجب أن يكون قادرًا على تقليم التاريخ القديم. 345 يعد هذا مهمًا بشكل خاص بالنسبة إلى blockchain التي تدعم الأداء العالي، مثل Avalanche. يعد التقليم أمرًا بسيطًا في عائلة Snow*. بخلاف Bitcoin (والبروتوكولات المشابهة)، حيث لا يتم التقليم ممكنًا وفقًا للمتطلبات الخوارزمية، في $AVAX لا تحتاج العقد إلى الحفاظ على أجزاء من DAG عميقة وملتزمة للغاية. لا تحتاج هذه العقد إلى إثبات أي تاريخ سابق لعملية التمهيد الجديدة العقد، وبالتالي يتعين عليها ببساطة تخزين الحالة النشطة، أي الأرصدة الحالية، وكذلك غير الملتزم بها 350 المعاملات. أنواع العملاء Avalanche يمكن أن تدعم ثلاثة أنواع مختلفة من العملاء: الأرشيفي والكامل والخفيف. أرشيفية تقوم العقد بتخزين السجل الكامل للشبكة الفرعية $AVAX، والشبكة الفرعية staking، والشبكة الفرعية smart contract، وكلها12 كيفن سيكنيكي، ودانيال لين، وستيفن بوتولف، وأمين جون سيرير طريقة التكوين، مما يعني أن هذه العقد تعمل كعقد تمهيدية للعقد الجديدة الواردة. بالإضافة إلى ذلك قد تقوم هذه العقد بتخزين السجل الكامل للشبكات الفرعية الأخرى التي اختارت أن تكون validators لها. أرشيفية 355 عادةً ما تكون العقد عبارة عن أجهزة ذات إمكانات تخزين عالية تدفعها العقد الأخرى عند التنزيل الدولة القديمة. من ناحية أخرى، تشارك العقد الكاملة في التحقق من الصحة، ولكن بدلاً من تخزين كل السجل، فإنها ما عليك سوى تخزين الحالة النشطة (على سبيل المثال مجموعة UTXO الحالية). أخيرًا، لأولئك الذين يحتاجون ببساطة إلى التفاعل بشكل آمن مع استخدام الشبكة لأقل قدر ممكن من الموارد، يدعم Avalanche العملاء الخفيفين الذين يمكنهم ذلك إثبات أن بعض المعاملات قد تم تنفيذها دون الحاجة إلى تنزيل السجل أو مزامنته. ضوء 360 ينخرط العملاء في مرحلة أخذ العينات المتكررة من البروتوكول لضمان الالتزام الآمن والشبكة على نطاق واسع الإجماع. لذلك، يوفر العملاء الخفيفون في Avalanche نفس ضمانات الأمان التي توفرها العقد الكاملة. المشاركة هي عملية تقسيم موارد النظام المختلفة من أجل زيادة الأداء وتقليل الحمل. هناك أنواع مختلفة من آليات المشاركة. في مشاركة الشبكة، مجموعة المشاركين مقسمة إلى شبكات فرعية منفصلة لتقليل الحمل الخوارزمي؛ في تقاسم الدولة، يتفق المشاركون على 365 تخزين وصيانة أجزاء فرعية محددة فقط من الحالة العالمية بأكملها؛ وأخيرًا، في تقاسم المعاملات، يوافق المشاركون على فصل معالجة المعاملات الواردة. في Avalanche Borealis، يوجد الشكل الأول للتقسيم من خلال وظيفة الشبكات الفرعية. ل على سبيل المثال، يمكن للمرء إطلاق شبكة فرعية ذهبية وشبكة فرعية أخرى للعقارات. يمكن أن توجد هاتان الشبكتان الفرعيتان بالكامل بالتوازي. تتفاعل الشبكات الفرعية فقط عندما يرغب المستخدم في شراء عقود عقارية باستخدام ممتلكاته من الذهب، 370 وعند هذه النقطة Avalanche سيمكن التبادل الذري بين الشبكتين الفرعيتين. 5.2 مخاوف لقد اكتسب التشفير ما بعد الكمي مؤخرًا اهتمامًا واسع النطاق بسبب التقدم في تطوير أجهزة الكمبيوتر والخوارزميات الكمومية. القلق مع الكم تكمن المشكلة الأساسية في أجهزة الكمبيوتر في قدرتها على كسر بعض بروتوكولات التشفير المنتشرة حاليًا، وخاصةً بروتوكولات التشفير الرقمية 375 التوقيعات. يتيح نموذج الشبكة Avalanche أي عدد من الأجهزة الافتراضية، لذا فهو يدعم مقاومة الكم جهاز افتراضي مزود بآلية التوقيع الرقمي المناسبة. نتوقع عدة أنواع من التوقيع الرقمي المخططات التي سيتم نشرها، بما في ذلك التوقيعات المستندة إلى RLWE المقاومة للكم. آلية الإجماع لا تفترض أي نوع من التشفير الثقيل لعملياتها الأساسية. وبالنظر إلى هذا التصميم، فمن السهل توسيع النظام باستخدام جهاز افتراضي جديد يوفر أساسيات تشفير آمنة كميًا. 380 الخصوم الواقعيون توفر ورقة Avalanche [6] ضمانات قوية للغاية في ظل وجود خصم قوي ومعادٍ، يُعرف باسم الخصم المتكيف في النموذج الكامل من نقطة إلى نقطة. في وبعبارة أخرى، يتمتع الخصم بإمكانية الوصول الكامل إلى حالة كل عقدة صحيحة في جميع الأوقات، ويعرف اختيارات عشوائية لجميع العقد الصحيحة، وكذلك يمكنها تحديث حالتها الخاصة في أي وقت، قبل وبعد العقدة الصحيحة لديها الفرصة لتحديث حالتها الخاصة. على نحو فعال، هذا الخصم هو كل شيء قوي، باستثناء 385 القدرة على تحديث حالة العقدة الصحيحة مباشرة أو تعديل الاتصال بين العقدة الصحيحة العقد. ومع ذلك، في الواقع، مثل هذا الخصم هو نظري بحت منذ التطبيقات العملية لل أقوى خصم محتمل محدود بالتقديرات الإحصائية لحالة الشبكة. لذلك، في في الممارسة العملية، نتوقع أن يكون من الصعب نشر هجمات السيناريو الأسوأ.Avalanche المنصة 2020/06/30 13 الشمول والمساواة من المشاكل الشائعة في العملات غير المرخصة مشكلة "الحصول على الثراء". 390 أغنى". يعد هذا مصدر قلق صحيح، نظرًا لأن نظام إثبات الحصة (PoS) الذي تم تنفيذه بشكل غير صحيح قد يسمح بذلك في الواقع ويُعزى توليد الثروة بشكل غير متناسب إلى أصحاب الحصص الكبيرة بالفعل في النظام. أ مثال بسيط هو بروتوكولات الإجماع القائمة على القائد، حيث يتم إنشاء لجنة فرعية أو قائد معين يجمع كل المكافآت أثناء تشغيله، وحيث تكون احتمالية اختياره لجمع المكافآت يتناسب مع الحصة، مما يؤدي إلى تراكم تأثيرات مضاعفة للمكافأة القوية. علاوة على ذلك، في أنظمة مثل Bitcoin، 395 هناك ظاهرة "الكبير يصبح أكبر" حيث يتمتع عمال المناجم الكبار بميزة على عمال المناجم الأصغر من حيث المصطلح من عدد أقل من الأيتام وتقليل فقدان العمل. في المقابل، يستخدم Avalanche توزيعًا متساويًا لسك العملة: تتم مكافأة كل مشارك في بروتوكول staking بشكل عادل ومتناسب على أساس الحصة. من خلال تمكين أعداد كبيرة جدًا من الأشخاص من المشاركة بشكل مباشر في staking، يمكن لـ Avalanche استيعاب ملايين الأشخاص للمشاركة بالتساوي في staking. الحد الأدنى للمبلغ المطلوب للمشاركة في 400 سيكون البروتوكول متاحًا للحوكمة، ولكن سيتم تهيئته بقيمة منخفضة لتشجيع المشاركة الواسعة. وهذا يعني أيضًا أن التفويض ليس مطلوبًا منه المشاركة بتخصيص صغير. 6 الاستنتاج ناقشنا في هذه الورقة بنية منصة Avalanche. مقارنة بالمنصات الأخرى اليوم، والتي إما تقوم بتشغيل بروتوكولات الإجماع ذات النمط الكلاسيكي وبالتالي فهي بطبيعتها غير قابلة للتطوير أو الاستفادة منها 405 إجماع على أسلوب ناكاموتو غير فعال ويفرض تكاليف تشغيل عالية، Avalanche خفيف الوزن، سريعة وقابلة للتطوير وآمنة وفعالة. الأصلي token، الذي يعمل على تأمين الشبكة ودفع ثمنها تكاليف البنية التحتية المختلفة بسيطة ومتوافقة مع الإصدارات السابقة. يتمتع $AVAX بقدرة تفوق المقترحات الأخرى لتحقيق مستويات أعلى من اللامركزية، ومقاومة الهجمات، وتوسيع نطاقها إلى ملايين العقد دون أي نصاب قانوني أو انتخاب اللجنة، وبالتالي دون فرض أي حدود للمشاركة. 410 إلى جانب محرك الإجماع، يبتكر Avalanche المكدس، ويقدم بسيطة ولكنها مهمة أفكار في إدارة المعاملات، والحوكمة، وعدد كبير من المكونات الأخرى غير المتوفرة في منصات أخرى. سيكون لكل مشارك في البروتوكول صوت في التأثير على كيفية تطور البروتوكول في جميع الأوقات، أصبح ممكنا بفضل آلية حوكمة قوية. Avalanche يدعم إمكانية التخصيص العالية، مما يسمح بذلك التوصيل والتشغيل الفوري تقريبًا مع blockchains الموجودة. 415