Chainlink: Ein dezentrales Oracle-Netzwerk

Tóm tắt

Trong báo cáo chính thức này, chúng tôi trình bày rõ tầm nhìn về sự phát triển của Chainlink ngoài quan niệm ban đầu trong báo cáo chính thức Chainlink ban đầu. Chúng tôi thấy trước vai trò ngày càng mở rộng của oracle mạng, một vai trò trong đó chúng bổ sung và nâng cao blockchain hiện có và mới bằng cách cung cấp tốc độ nhanh, đáng tin cậy và kết nối phổ quát và tính toán ngoài chuỗi đảm bảo tính bảo mật cho smart contracts. Nền tảng kế hoạch của chúng tôi là cái mà chúng tôi gọi là Mạng Oracle phi tập trung, hoặc Viết tắt là DONs. DON là mạng được duy trì bởi ủy ban Chainlink nút. Nó hỗ trợ bất kỳ chức năng oracle nào được chọn cho triển khai của ủy ban. Do đó DON hoạt động như một lớp trừu tượng mạnh mẽ, cung cấp giao diện cho smart contract cho các tài nguyên ngoài chuỗi mở rộng và có chất lượng cao tài nguyên điện toán ngoài chuỗi hiệu quả nhưng được phân cấp trong chính DON. Với DON làm bàn đạp, Chainlink có kế hoạch tập trung vào những tiến bộ trong bảy lĩnh vực chính: • smart contract kết hợp: Cung cấp một khuôn khổ chung, mạnh mẽ để tăng cường các khả năng smart contract hiện có bằng cách soạn thảo an toàn trên chuỗi và tài nguyên điện toán ngoài chuỗi thành cái mà chúng tôi gọi là smart contract lai. • Loại bỏ sự phức tạp: Trình bày cho các nhà phát triển và người dùng những cách đơn giản chức năng loại bỏ sự cần thiết phải làm quen với cơ bản phức tạp các giao thức và ranh giới hệ thống. • Mở rộng quy mô: Đảm bảo rằng các dịch vụ oracle đạt được độ trễ và thông lượng được yêu cầu bởi các hệ thống phi tập trung hiệu suất cao. • Tính bảo mật: Kích hoạt các hệ thống thế hệ tiếp theo kết hợp blockchains' tính minh bạch vốn có với các biện pháp bảo vệ bí mật mới mạnh mẽ cho các thông tin nhạy cảm dữ liệu. • Tính công bằng trong giao dịch: Hỗ trợ sắp xếp trình tự giao dịch theo cách công bằng cho người dùng cuối và ngăn chặn các cuộc tấn công chạy trước và các cuộc tấn công khác bằng cách bot và thợ mỏ bóc lột. • Giảm thiểu sự tin cậy: Tạo ra một lớp hỗ trợ có độ tin cậy cao cho smart contracts và các hệ thống phụ thuộc oracle khác bằng phương pháp phân cấp, neo chặt ở mức độ bảo mật cao blockchains, mật mã kỹ thuật và đảm bảo kinh tế mật mã. • Bảo mật dựa trên khuyến khích (kinh tế tiền điện tử): Các cơ chế thiết kế nghiêm ngặt và triển khai mạnh mẽ nhằm đảm bảo các nút trong DON có động lực kinh tế mạnh mẽ để hành xử một cách đáng tin cậy và chính xác, ngay cả khi đối mặt với các đối thủ có nguồn lực tốt. Chúng tôi giới thiệu những cải tiến sơ bộ và đang diễn ra của cộng đồng Chainlink trong mỗi lĩnh vực này, cung cấp một bức tranh về sự mở rộng và ngày càng tăng các khả năng mạnh mẽ được lên kế hoạch cho mạng Chainlink.

Zusammenfassung

In diesem Whitepaper formulieren wir eine Vision für die Entwicklung von Chainlink, die über die ursprüngliche Konzeption im ursprünglichen Whitepaper Chainlink hinausgeht. Wir sehen voraus Eine zunehmend expansive Rolle für oracle-Netzwerke, eine, in der sie bestehende und neue blockchains ergänzen und verbessern, indem sie schnelle, zuverlässige und schnelle Bereitstellung bieten Vertraulichkeit wahrende universelle Konnektivität und Off-Chain-Berechnung für smart contracts. Die Grundlage unseres Plans ist das, was wir dezentrale Oracle-Netzwerke nennen DONs kurz. Ein DON ist ein Netzwerk, das von einem Komitee aus Chainlink gepflegt wird. Knoten. Es unterstützt eine unbegrenzte Auswahl an oracle-Funktionen Einsatz durch den Ausschuss. Ein DON fungiert somit als leistungsstarke Abstraktionsschicht, Bietet Schnittstellen für smart contracts zu umfangreichen Off-Chain-Ressourcen und in hohem Maße Effiziente und dennoch dezentrale Off-Chain-Rechenressourcen innerhalb des DON selbst. Mit DONs als Sprungbrett plant Chainlink, sich auf Fortschritte in sieben Bereichen zu konzentrieren Schwerpunkte: • Hybride smart contracts: Bietet ein leistungsstarkes, allgemeines Framework zur Erweiterung bestehender smart contract-Funktionen durch sicheres Komponieren in der Kette und Off-Chain-Rechenressourcen in sogenannte Hybrid-smart contracts. • Komplexität abstrahieren: Entwicklern und Benutzern einfach präsentieren Die Funktionalität macht eine Vertrautheit mit komplexen Grundlagen überflüssig Protokolle und Systemgrenzen. • Skalierung: Sicherstellen, dass oracle-Dienste die Latenzen und Durchsätze erreichen die von leistungsstarken dezentralen Systemen gefordert werden. • Vertraulichkeit: Ermöglichung von Systemen der nächsten Generation, die blockchains‘ kombinieren Angeborene Transparenz mit starken neuen Vertraulichkeitsschutzmaßnahmen für sensible Personen Daten. • Auftragsgerechtigkeit bei Transaktionen: Unterstützung der Transaktionssequenzierung in gewisser Weise die für Endbenutzer fair sind und Front-Running- und andere Angriffe verhindern Bots und ausbeuterische Miner. • Vertrauensminimierung: Schaffung einer äußerst vertrauenswürdigen Unterstützungsebene für smart contracts und andere oracle-abhängige Systeme durch Dezentralisierung, starke Verankerung in hochsicheren blockchains, kryptographisch Techniken und kryptoökonomische Garantien. • Anreizbasierte (kryptoökonomische) Sicherheit: Konsequente Entwicklung und robuste Bereitstellung von Mechanismen, die sicherstellen, dass Knoten in DONs starke wirtschaftliche Anreize haben, sich zuverlässig und korrekt zu verhalten, selbst angesichts gut ausgestatteter Gegner. Wir präsentieren vorläufige und laufende Innovationen der Chainlink-Community In jedem dieser Bereiche wird ein Bild der Ausweitung und zunehmenden Verbreitung vermittelt leistungsstarke Funktionen für das Netzwerk Chainlink geplant.

Giới thiệu

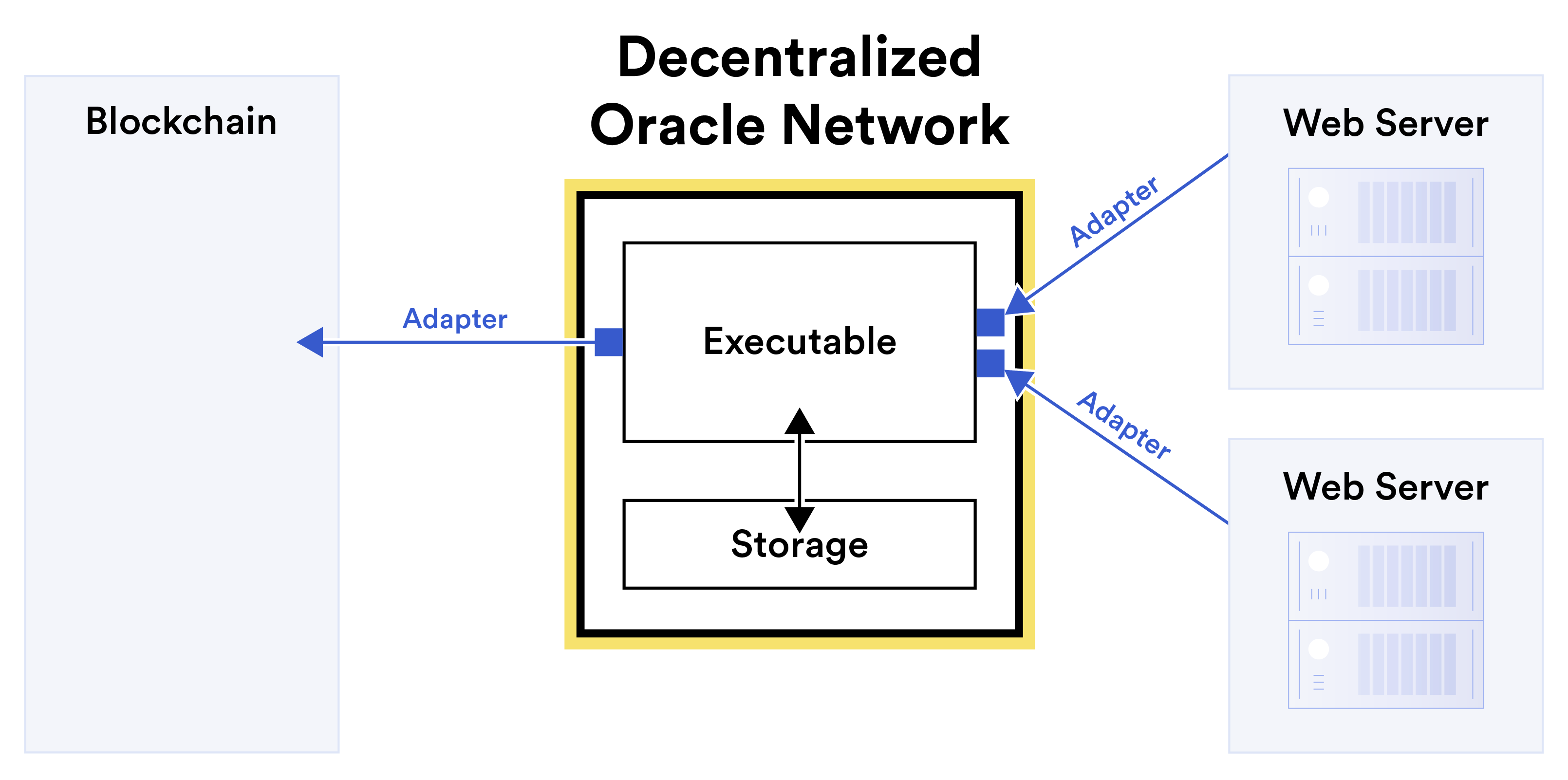

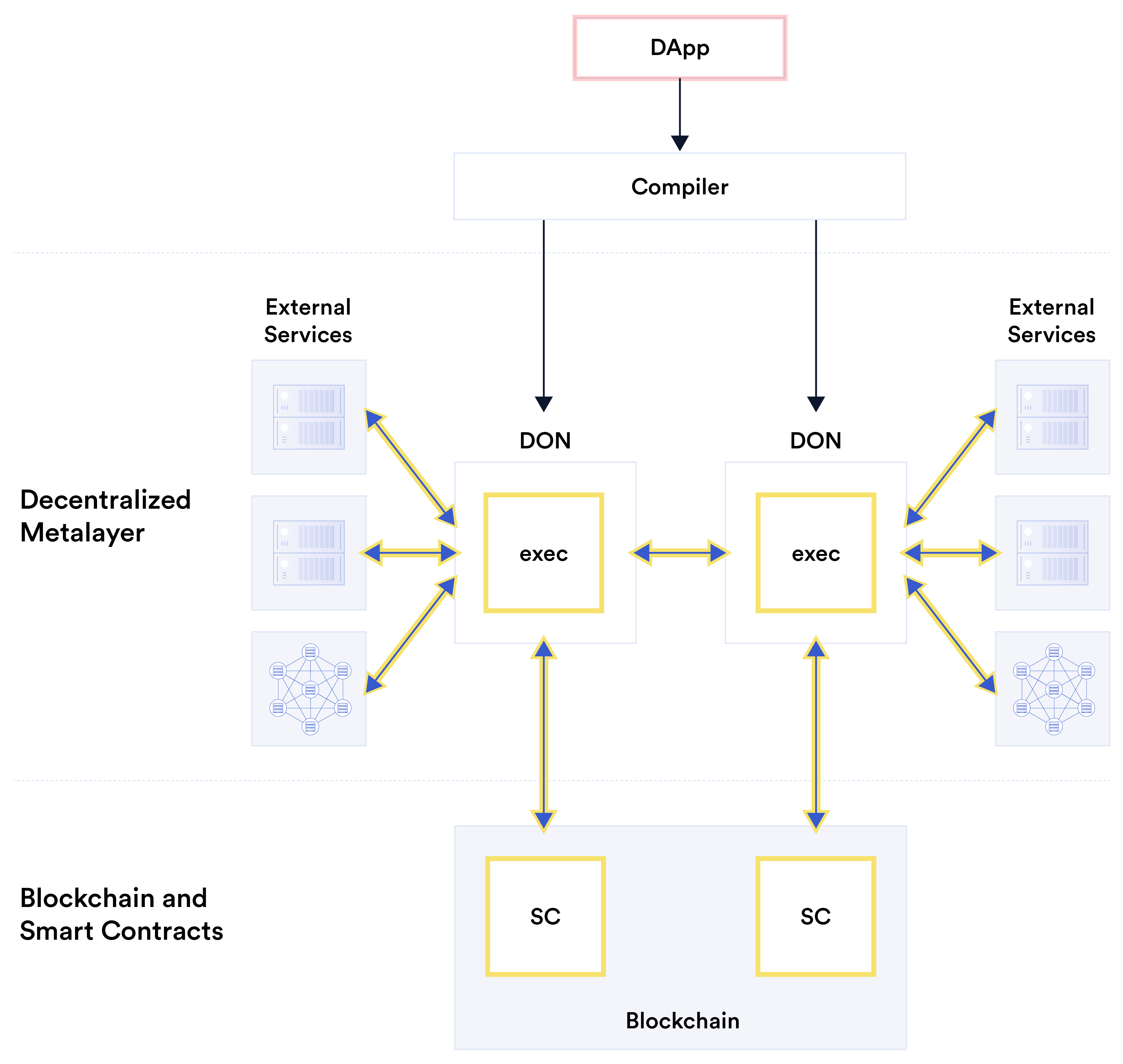

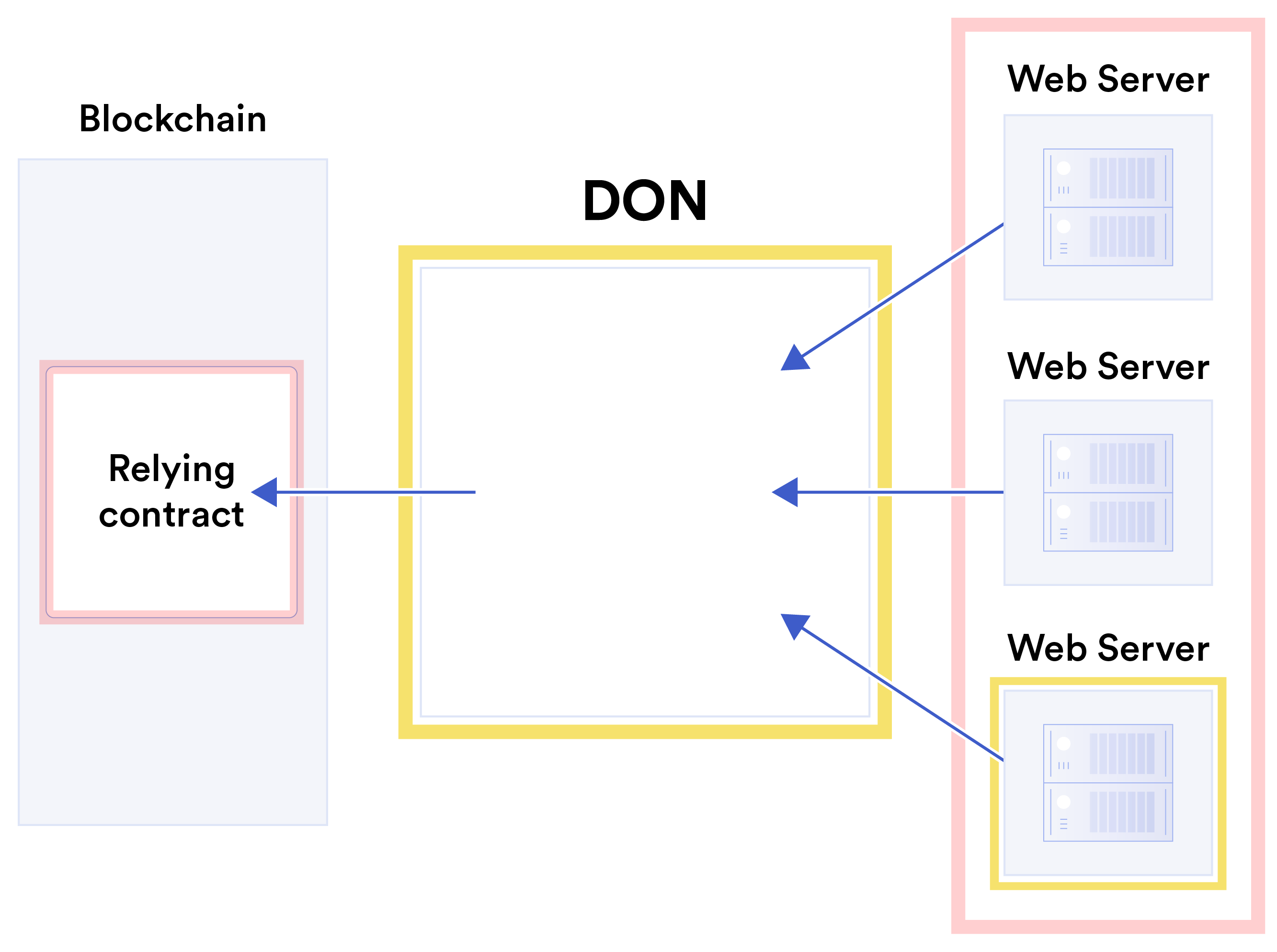

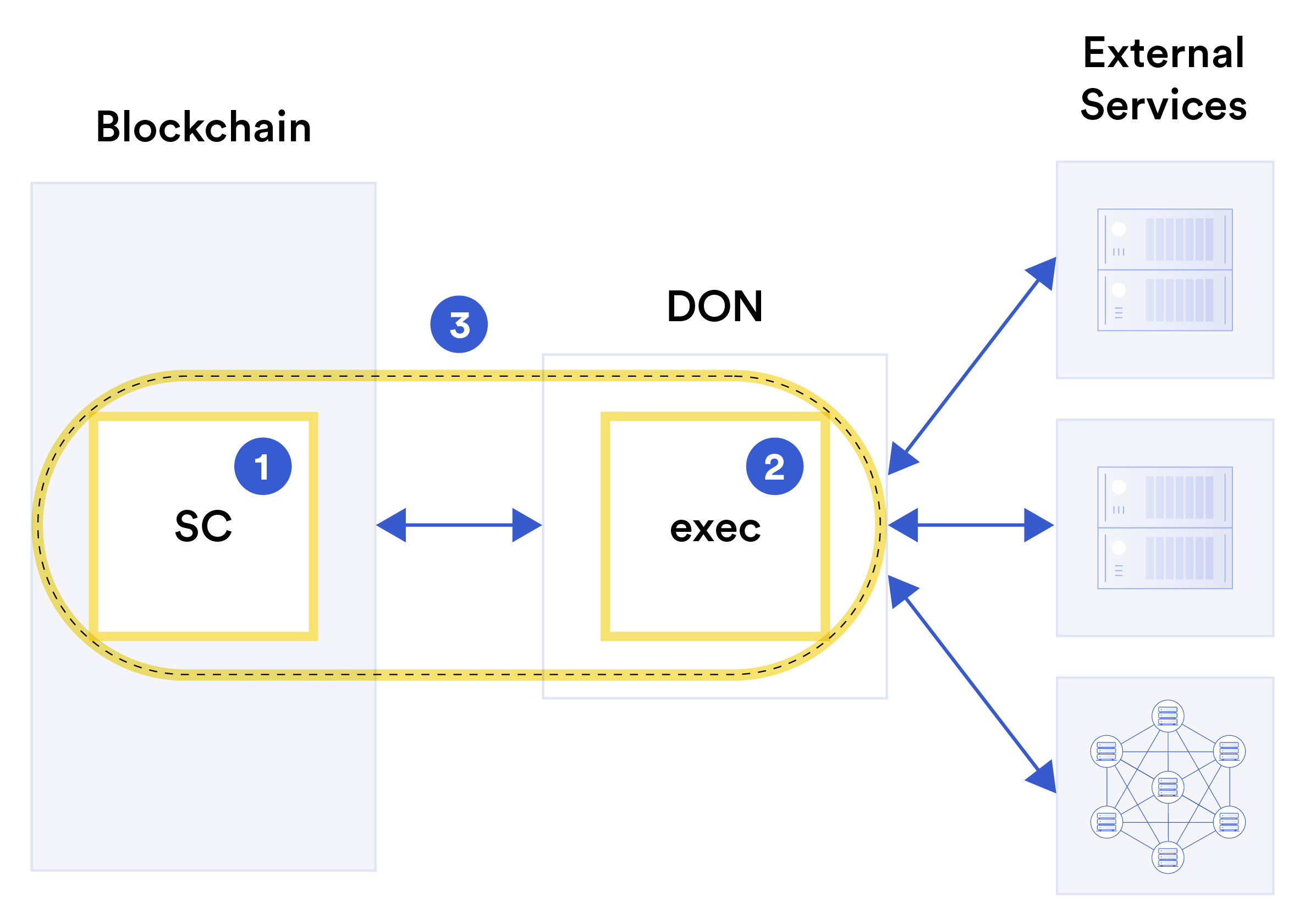

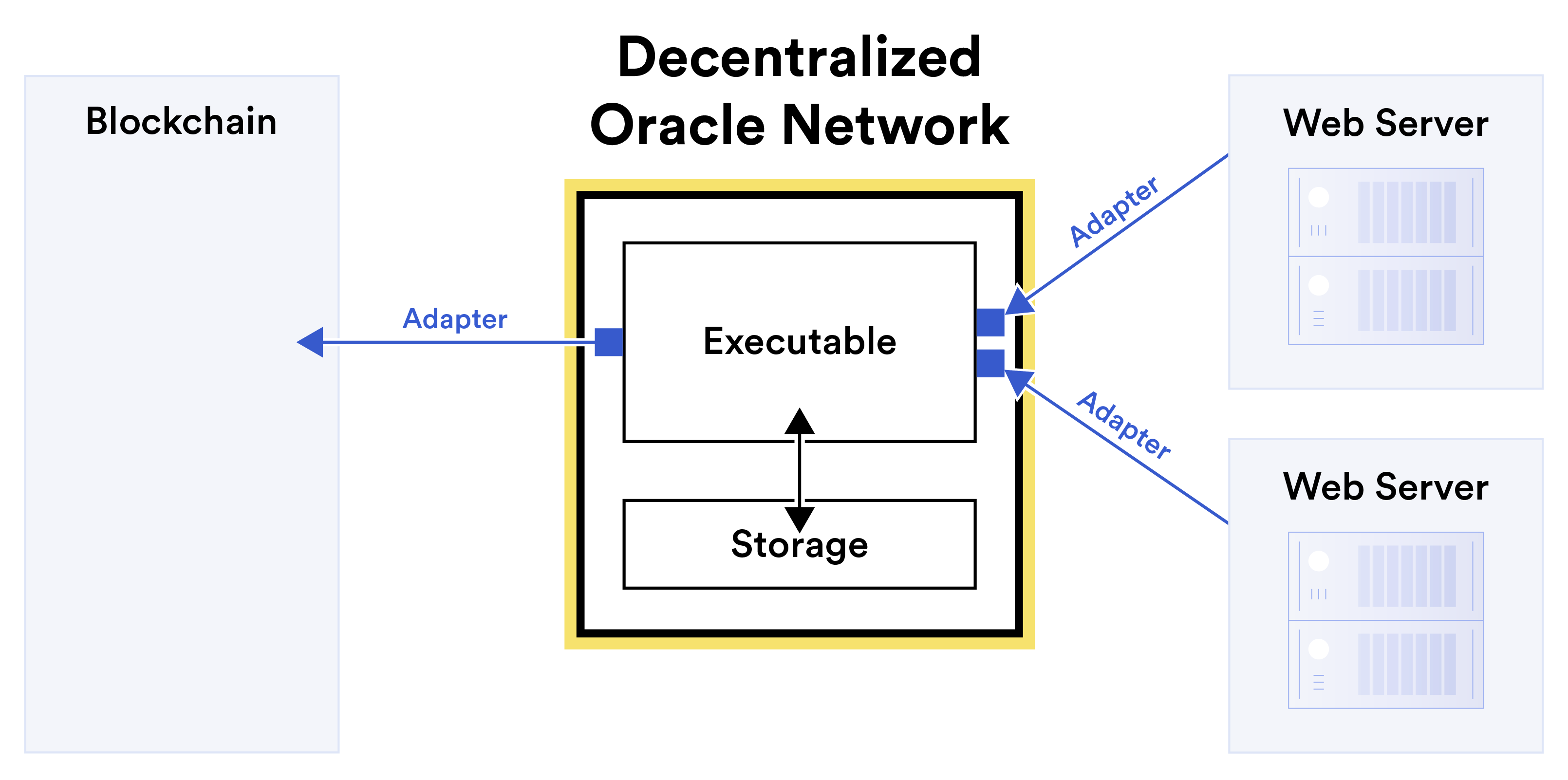

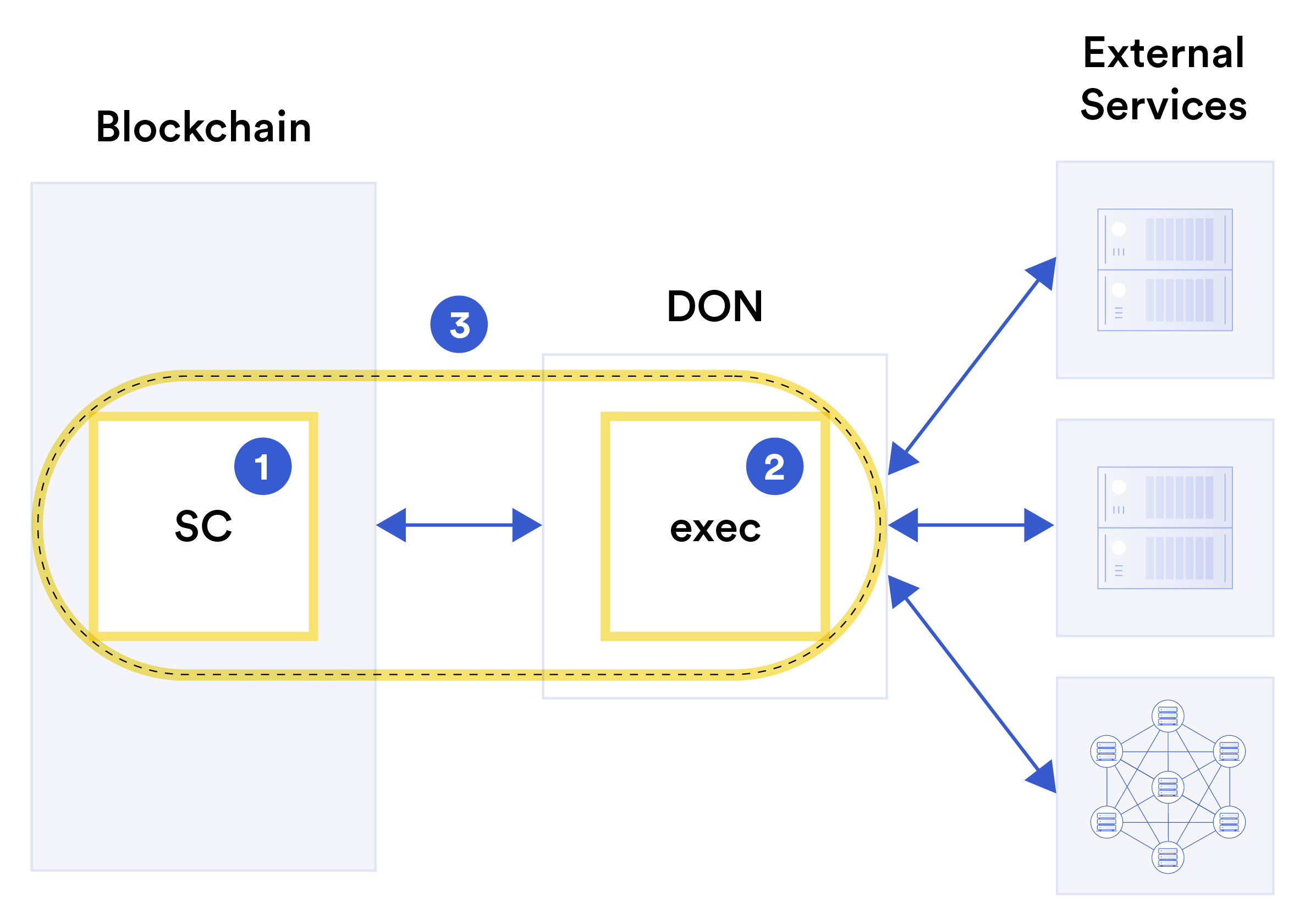

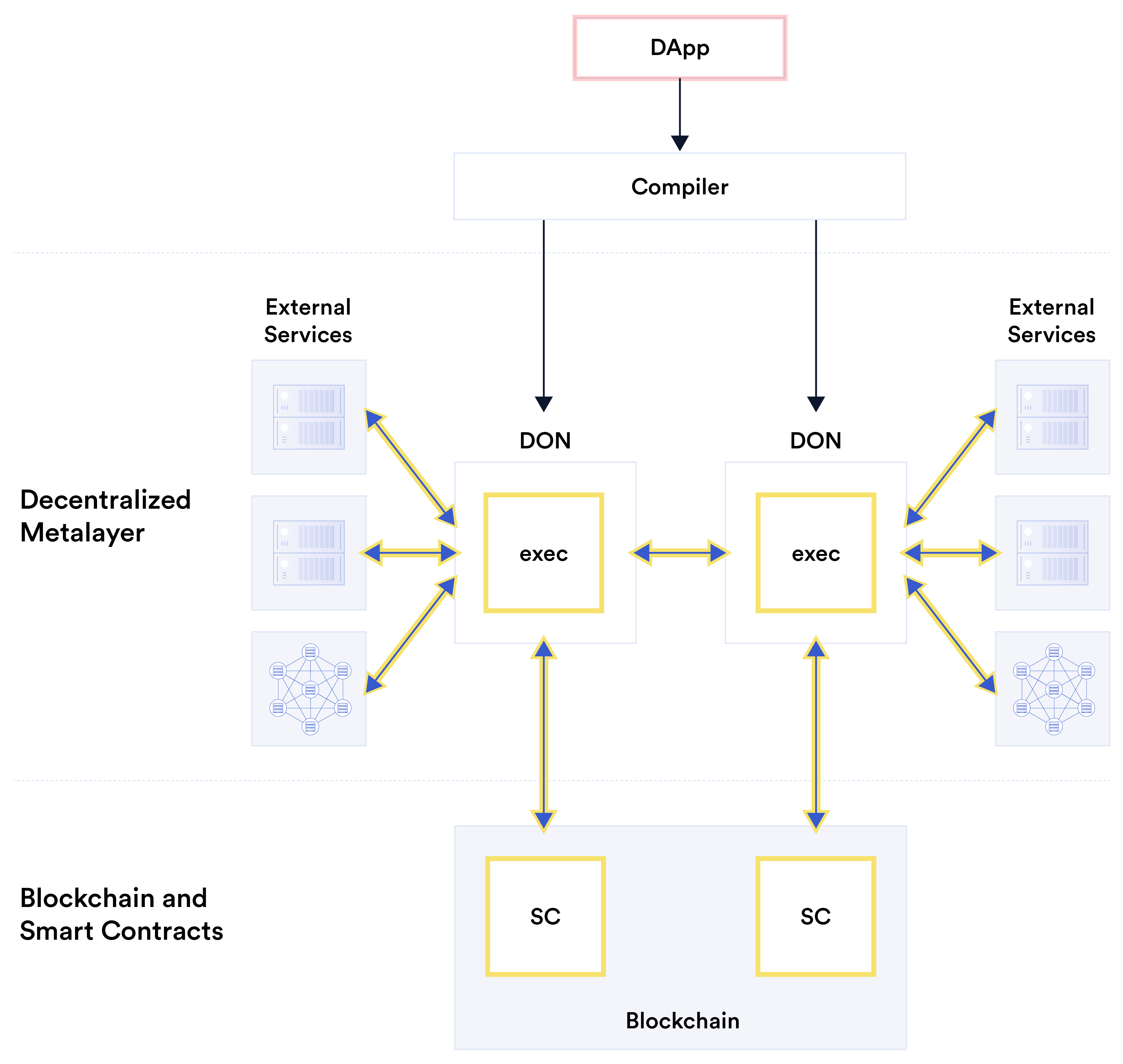

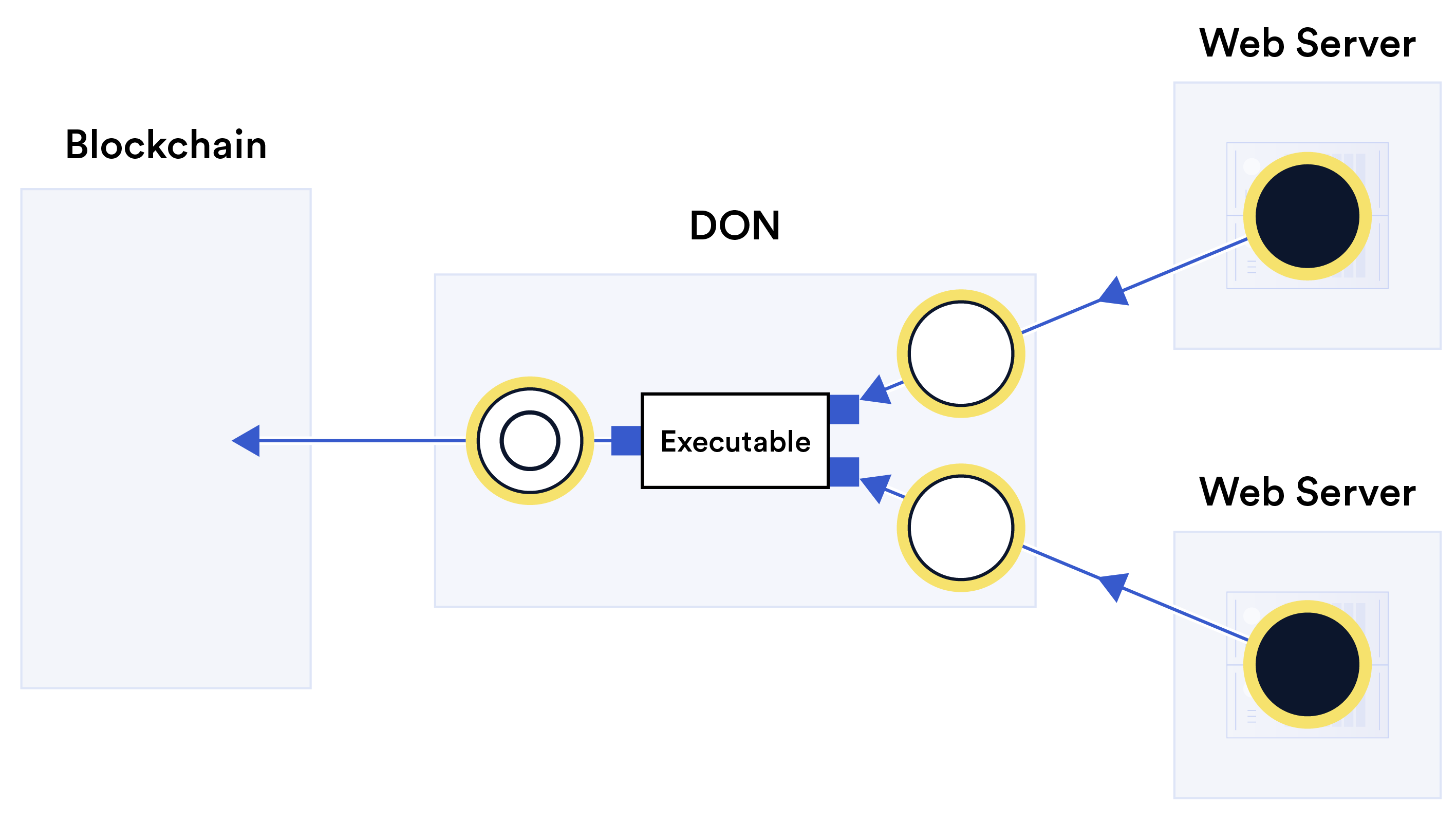

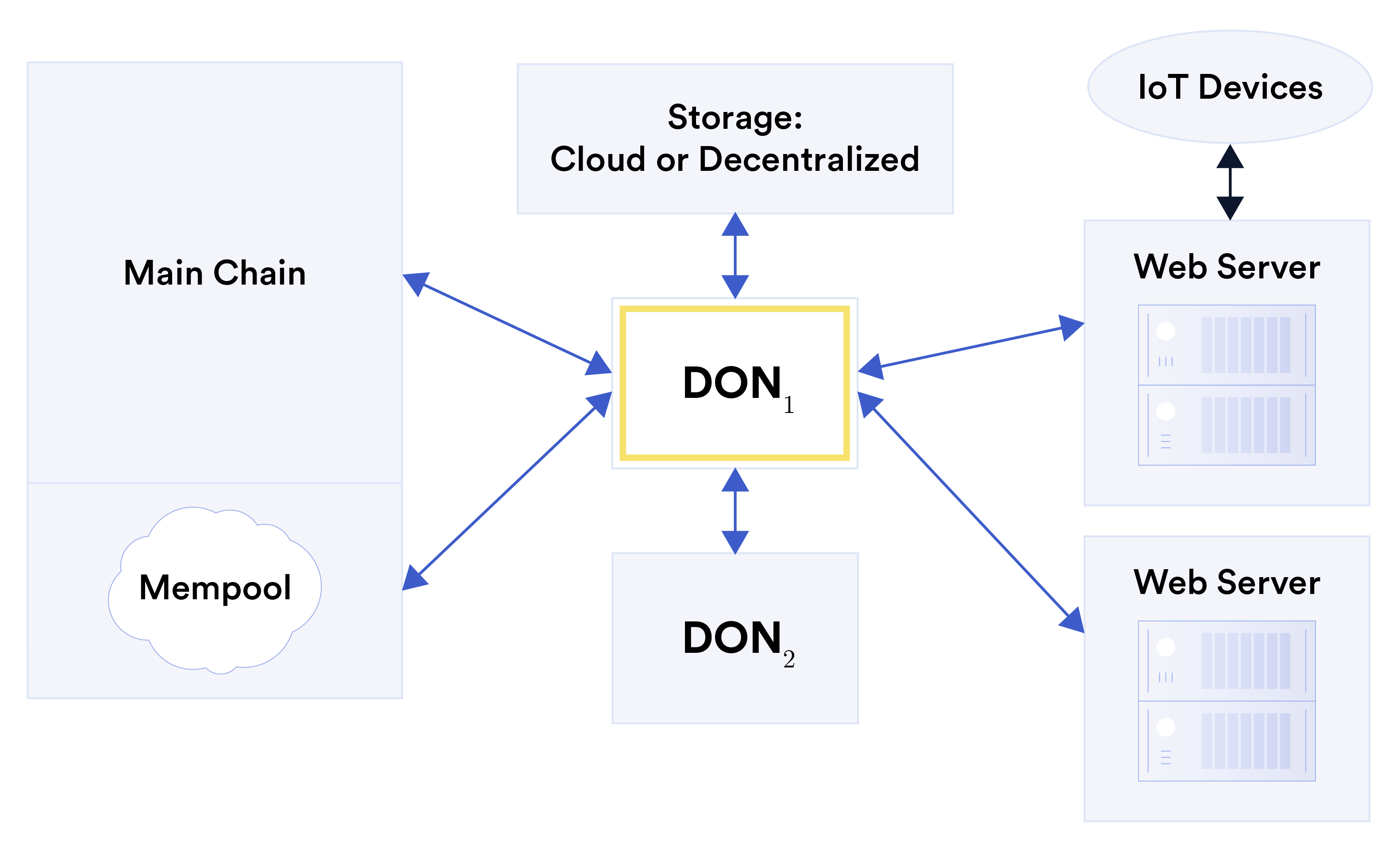

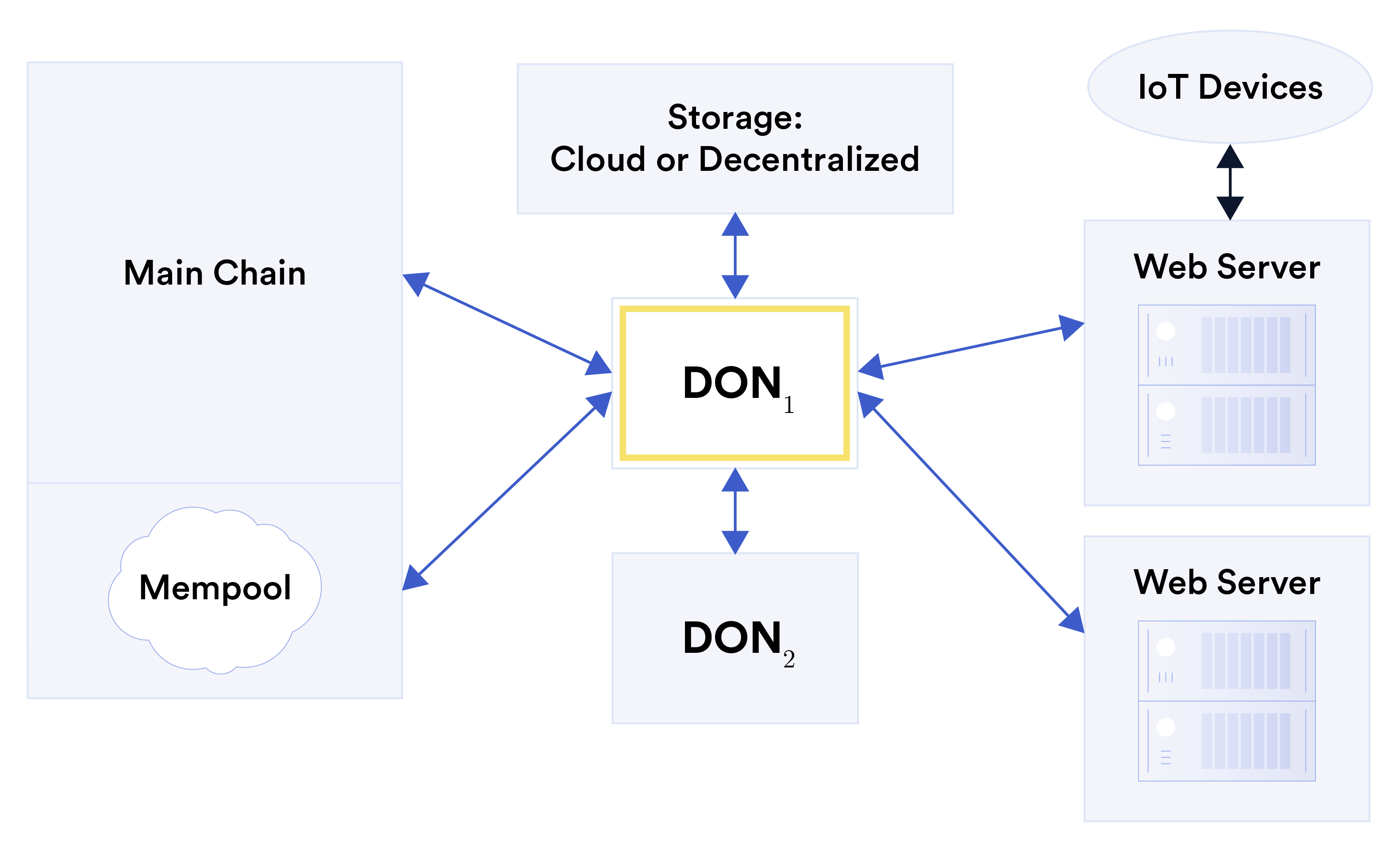

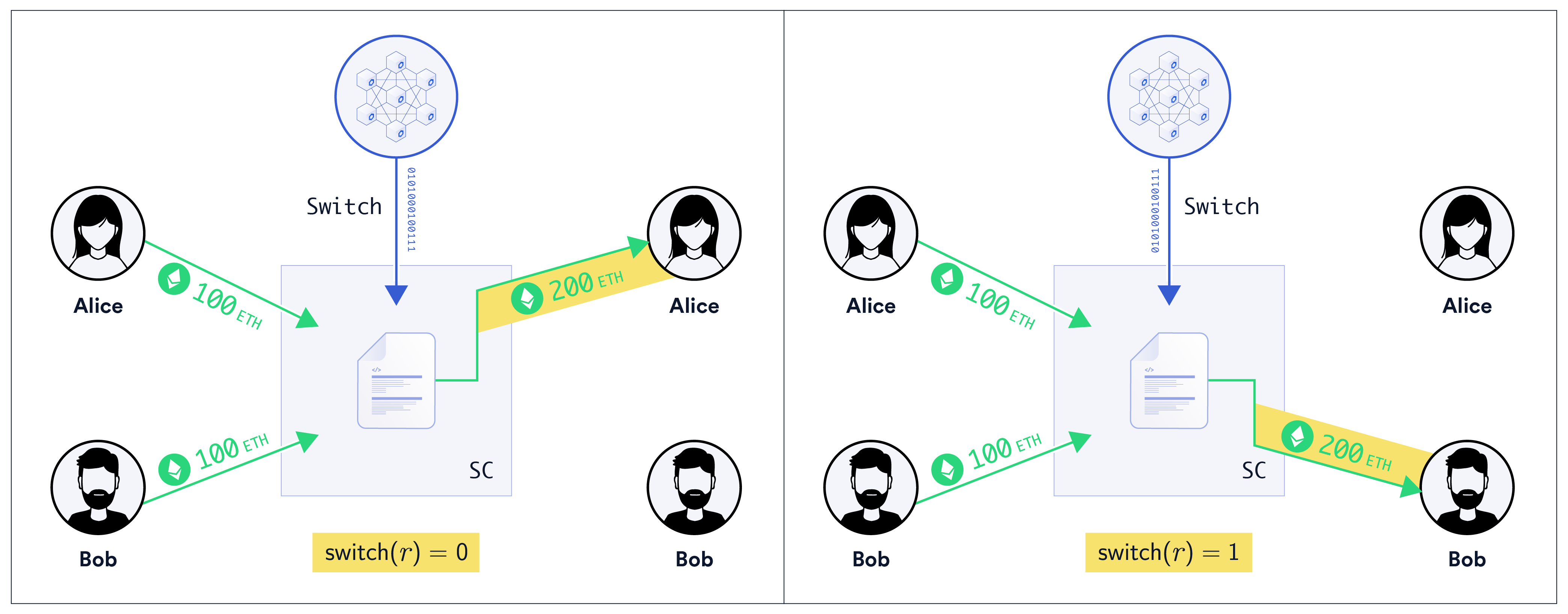

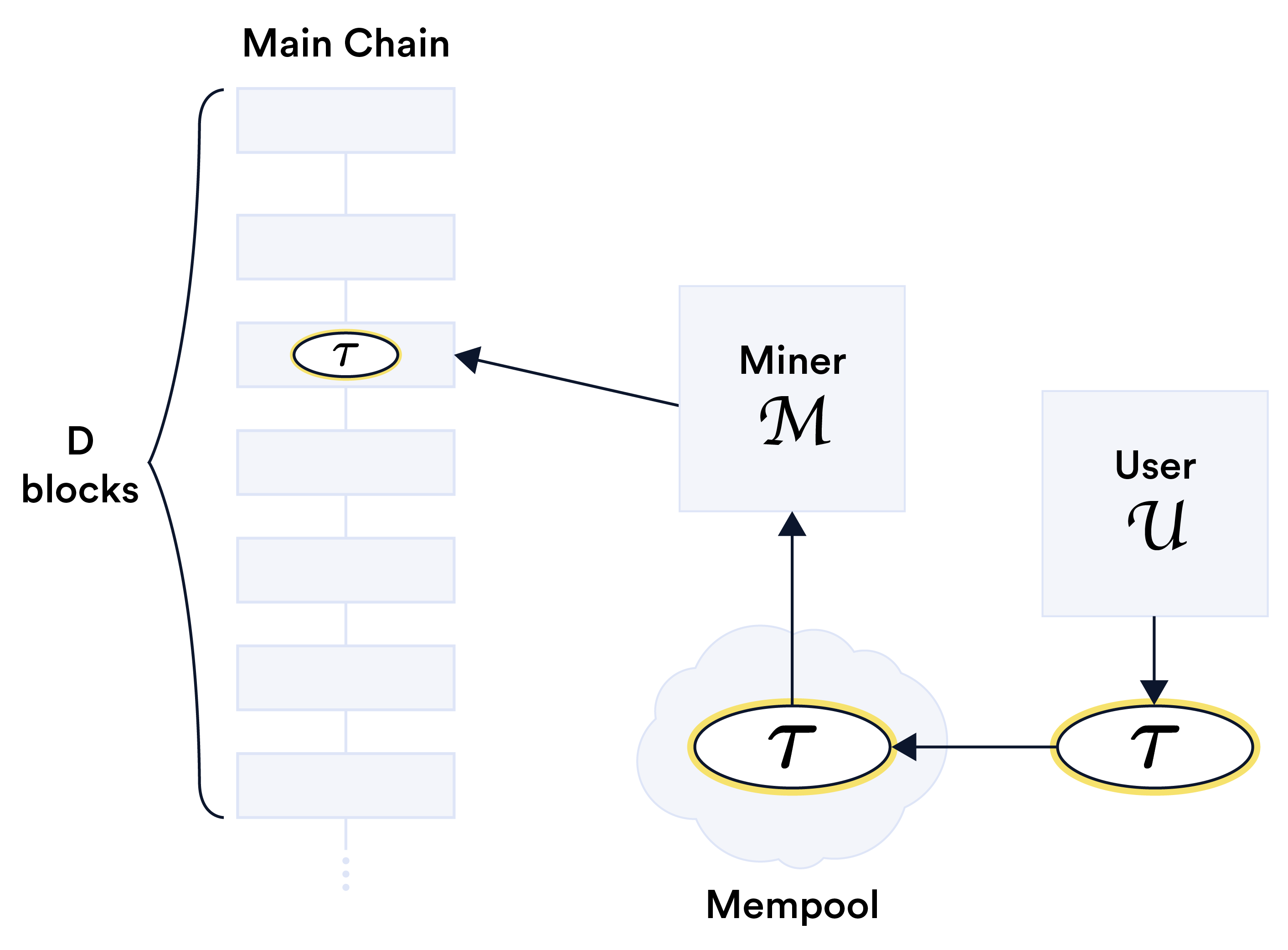

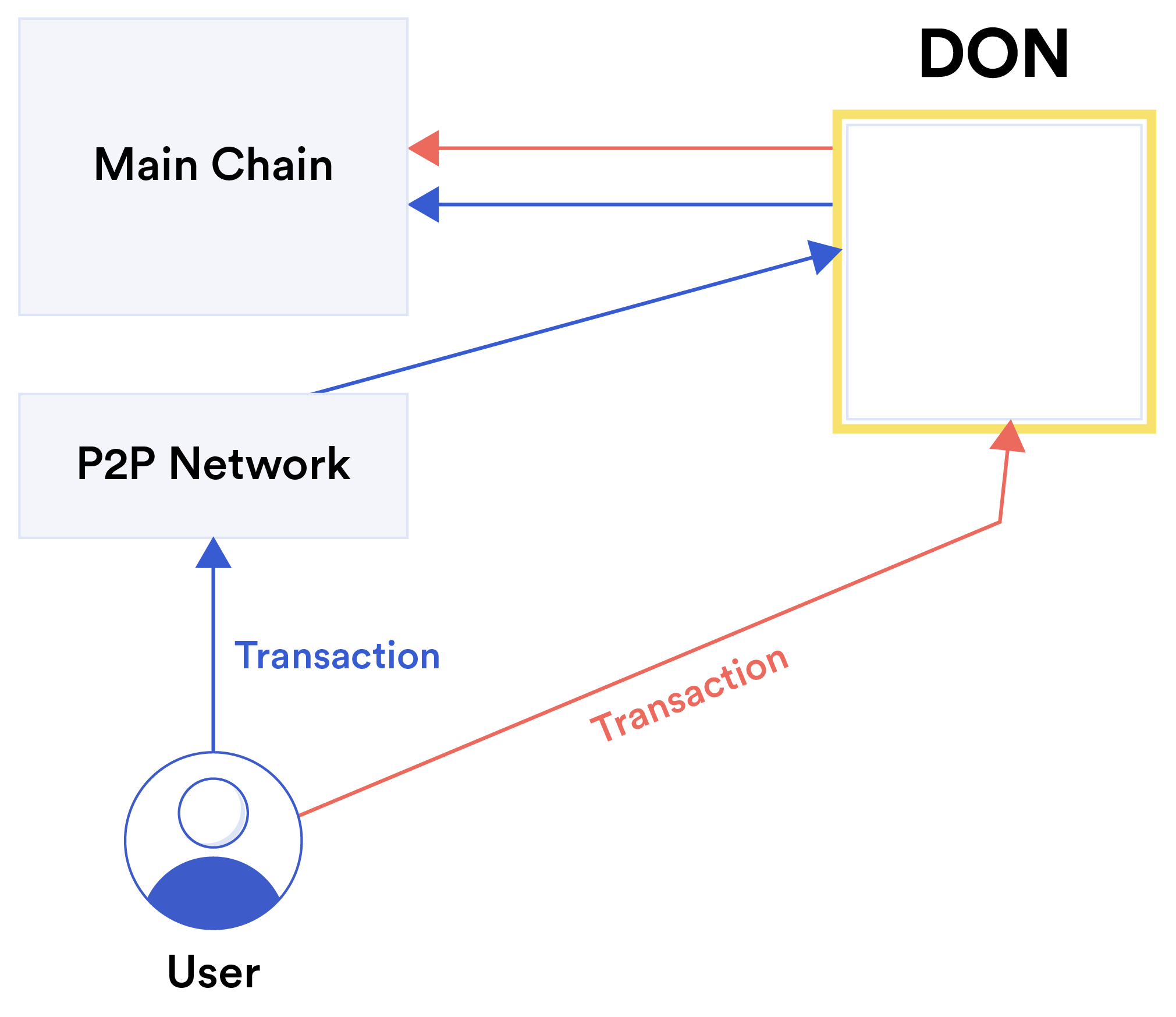

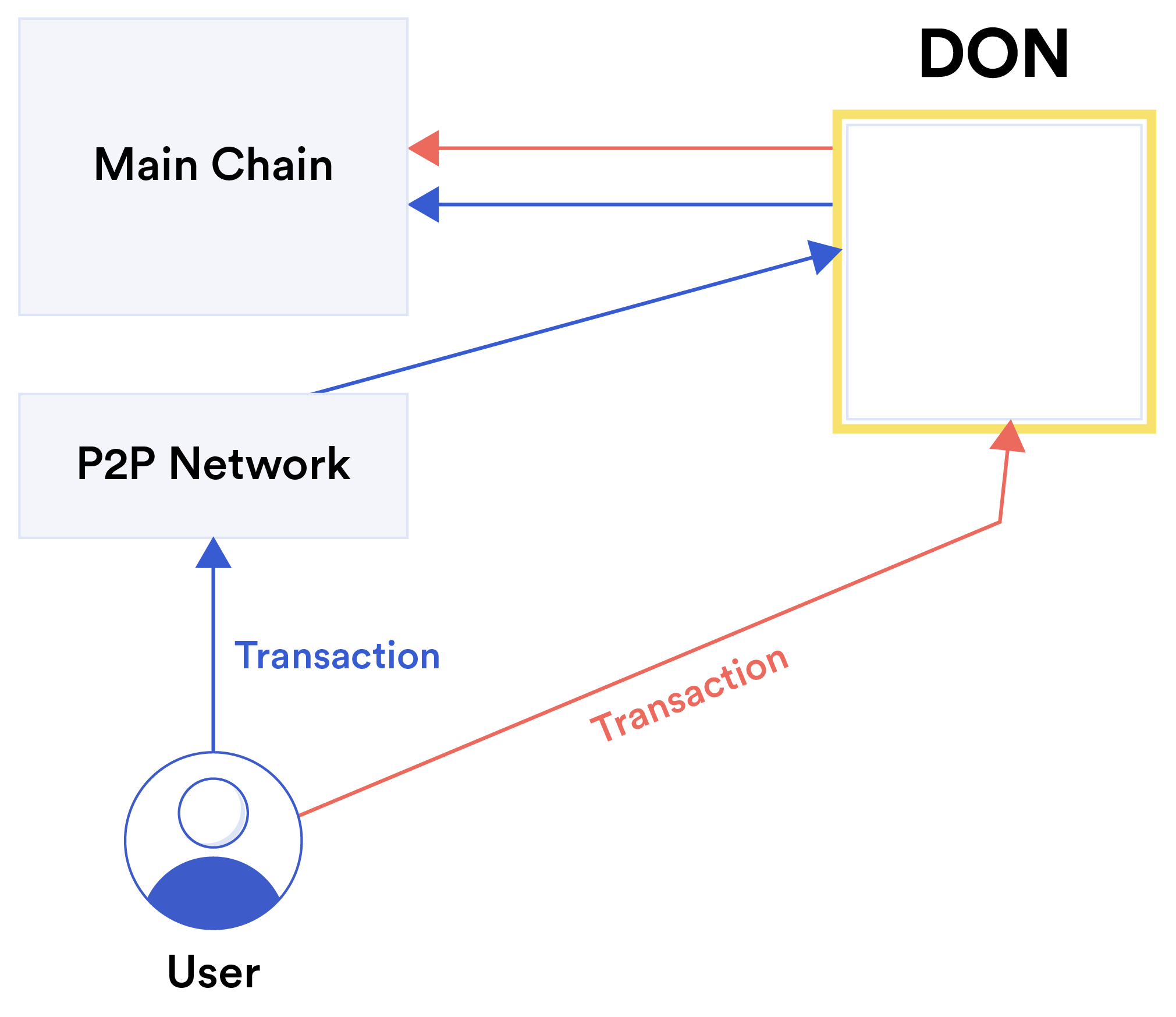

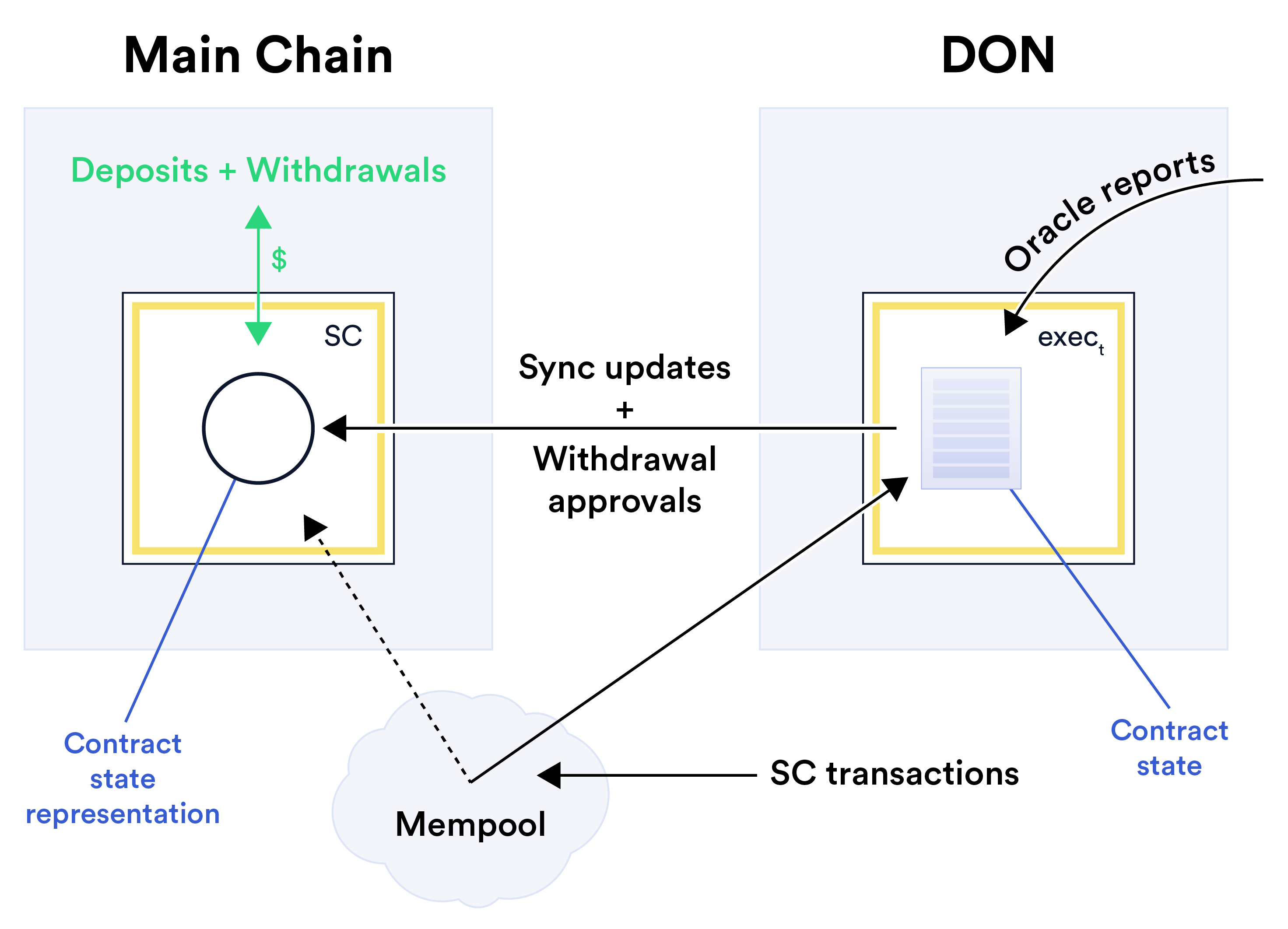

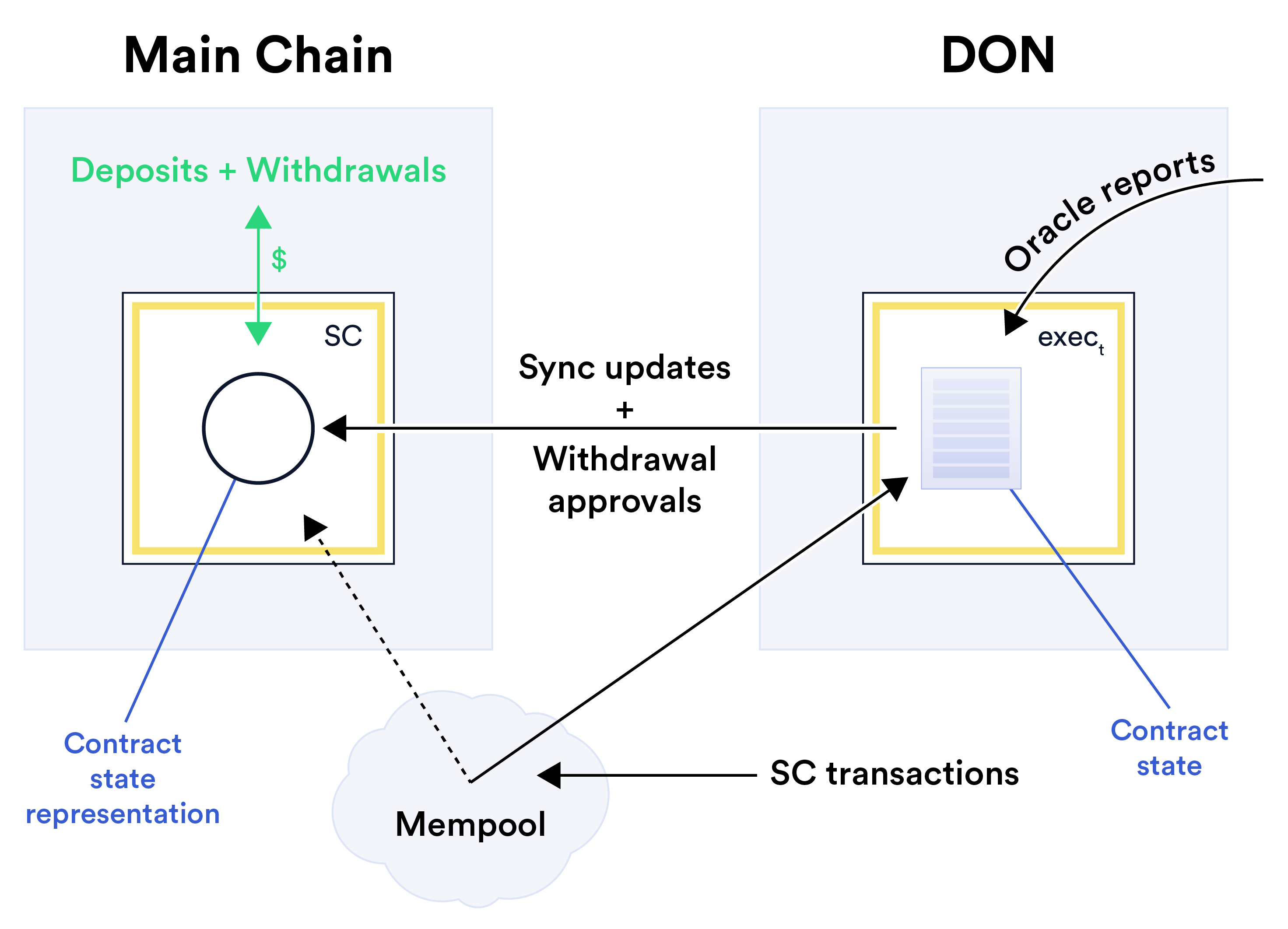

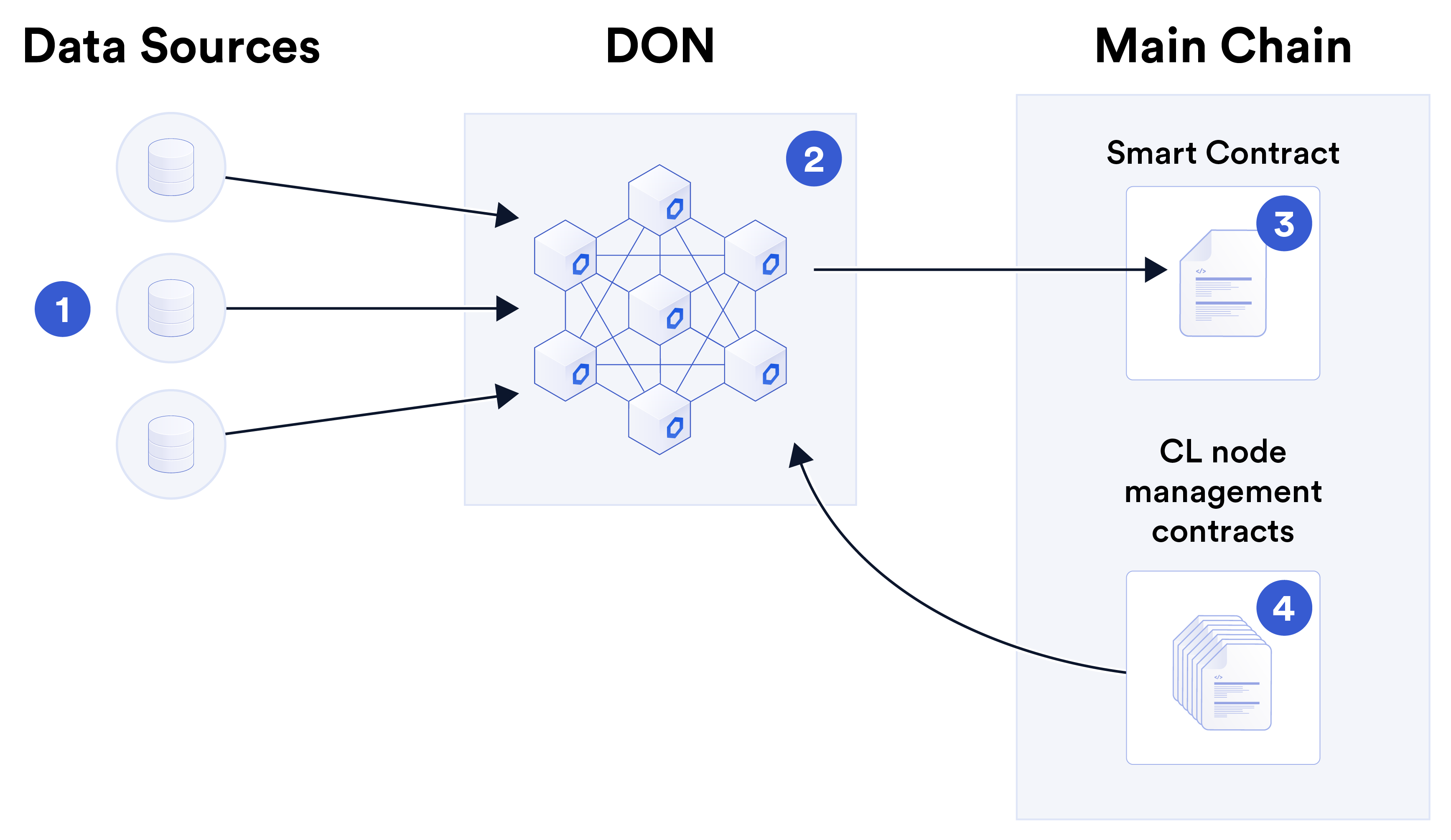

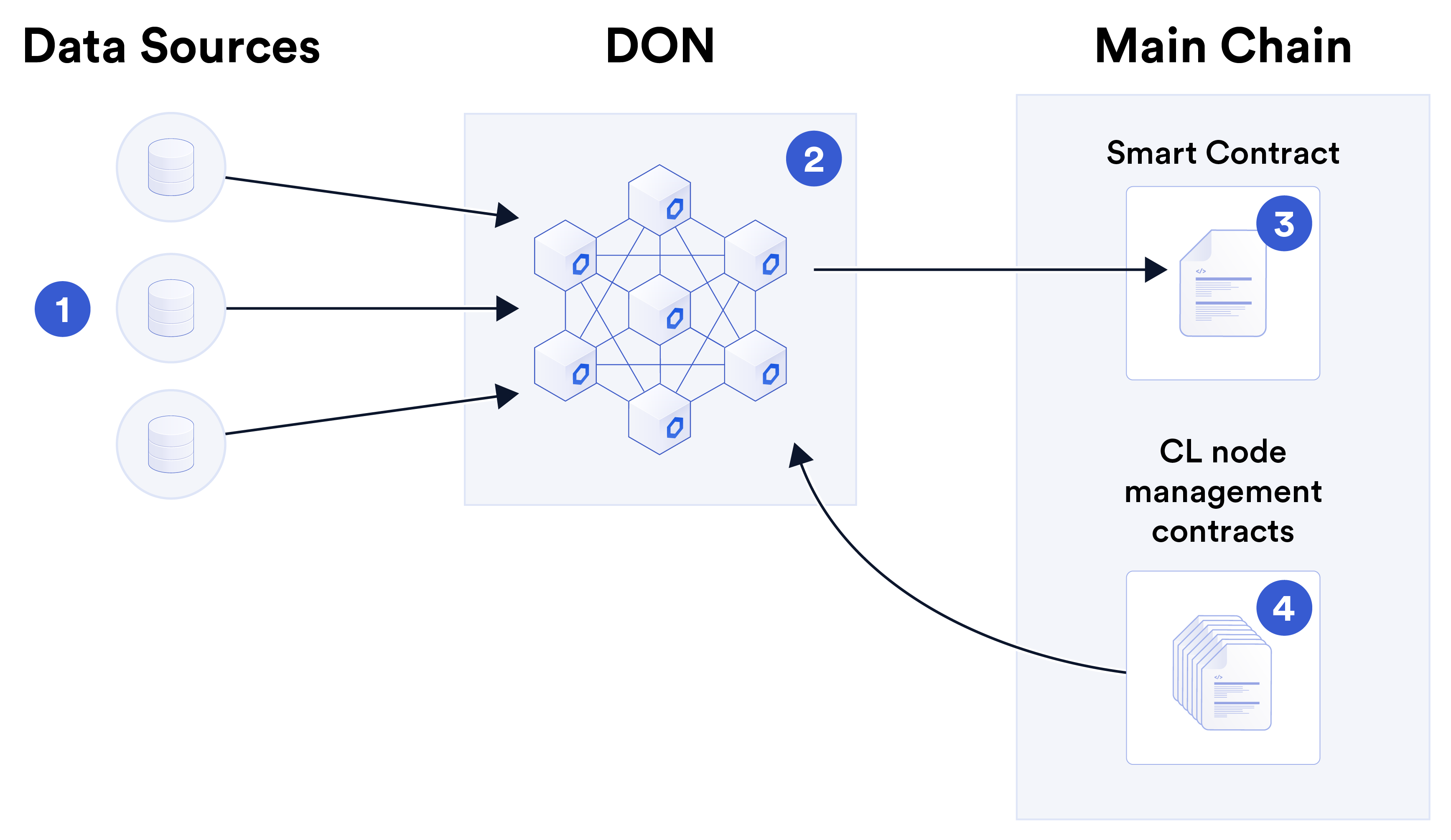

Blockchain oracle ngày nay thường được xem là dịch vụ phi tập trung với một mục tiêu: để chuyển tiếp dữ liệu từ các tài nguyên ngoài chuỗi tới blockchains. Tuy nhiên, đó là một bước ngắn, từ chuyển tiếp dữ liệu đến tính toán, lưu trữ hoặc truyền dữ liệu hai chiều. Quan sát này biện minh cho khái niệm rộng hơn nhiều về chức năng của oracles. Vì vậy, quá thực hiện các yêu cầu dịch vụ ngày càng tăng của smart contract và ngày càng đa dạng công nghệ dựa trên mạng oracle. Tóm lại, oracle có thể và sẽ cần là một giao diện có mục đích chung, hai chiều, hỗ trợ tính toán giữa và giữa các hệ thống trên chuỗi và ngoài chuỗi. Vai trò của Oracles trong hệ sinh thái blockchain là nâng cao hiệu suất, chức năng và khả năng tương tác của smart contract để chúng có thể mang lại các mô hình tin cậy mới và tính minh bạch cho nhiều ngành công nghiệp. Sự chuyển đổi này sẽ diễn ra thông qua việc mở rộng việc sử dụng smart contract kết hợp, hợp nhất Thuộc tính đặc biệt của blockchains với khả năng độc đáo của các hệ thống ngoài chuỗi chẳng hạn như oracle mạng và do đó đạt được phạm vi tiếp cận và sức mạnh lớn hơn nhiều so với các hệ thống trên chuỗi trong sự cô lập. Trong sách trắng này, chúng tôi trình bày rõ tầm nhìn về cái mà chúng tôi gọi là Chainlink 2.0, một sự phát triển của Chainlink ngoài quan niệm ban đầu trong sách trắng ban đầu Chainlink [98]. Chúng tôi thấy trước vai trò ngày càng mở rộng của các mạng oracle, trong đó chúng bổ sung và nâng cao blockchain hiện có và mới bằng cách cung cấp kết nối và tính toán phổ quát nhanh chóng, đáng tin cậy và bảo mật cho kết hợp smart contracts. Chúng tôi tin rằng oracle mạng thậm chí sẽ phát triển để trở thành tiện ích để xuất dữ liệu cấp blockchain có tính toàn vẹn cao sang các hệ thống ngoài blockchain hệ sinh thái. Ngày nay, các nút Chainlink do một nhóm thực thể đa dạng điều hành kết hợp với nhau trong các mạng oracle để chuyển tiếp dữ liệu tới smart contract trong cái được gọi là báo cáo. Chúng ta có thể xem như vậy oracle nút như một ủy ban tương tự như ủy ban trong sự đồng thuận cổ điển blockchain [72], nhưng với mục tiêu hỗ trợ blockchain hiện có thay vì cung cấp chức năng độc lập. Với các chức năng ngẫu nhiên có thể xác minh (VRF) và Báo cáo Off-Chain (OCR), Chainlink đã phát triển theo hướng khung và cơ sở hạ tầng có mục đích chung để cung cấp tài nguyên tính toán mà smart contract yêu cầu cho chức năng nâng cao. Nền tảng kế hoạch của chúng tôi cho Chainlink 2.0 là cái mà chúng tôi gọi là Oracle phi tập trung Mạng hoặc gọi tắt là DON. Kể từ khi chúng tôi giới thiệu thuật ngữ “oracle mạng” trong bản gốc Chainlink sách trắng [98], oracle đã phát triển chức năng phong phú hơn bao giờ hết và bề rộng của ứng dụng. Trong bài viết này, chúng tôi đưa ra một định nghĩa mới cho thuật ngữ này theo tới tầm nhìn tương lai của chúng tôi về hệ sinh thái Chainlink. Trong chế độ xem này, DON là một mạng được duy trì bởi một ủy ban gồm Chainlink nút. Bắt nguồn từ một giao thức đồng thuận, nó hỗ trợ bất kỳ chức năng oracle nào trong phạm vi không giới hạn được chọn để triển khai bởi ủy ban. Do đó, DON hoạt động như một lớp trừu tượng blockchain, cung cấp giao diện tới các tài nguyên ngoài chuỗi cho cả smart contract và các hệ thống khác. Nó cũng cung cấp truy cập vào các tài nguyên điện toán ngoài chuỗi phi tập trung nhưng hiệu quả cao. Nói chung, a DON hỗ trợ các hoạt động trên chuỗi chính. Mục tiêu của nó là cho phép an toàn và linh hoạtble lai smart contracts, kết hợp tính toán trên chuỗi và ngoài chuỗi với kết nối với các tài nguyên bên ngoài. Chúng tôi nhấn mạnh rằng ngay cả khi sử dụng ủy ban trong DONs, chính Chainlink vốn dĩ vẫn không được phép. DON đóng vai trò là nền tảng của quyền không cần cấp phép khung trong đó các nút có thể kết hợp với nhau để triển khai các mạng oracle tùy chỉnh với chế độ riêng của họ để bao gồm nút, có thể được phép hoặc không được phép. Với DON làm nền tảng, chúng tôi dự định tập trung vào Chainlink 2.0 dựa trên những tiến bộ trong bảy các lĩnh vực chính: smart contract kết hợp, loại bỏ sự phức tạp, mở rộng quy mô, tính bảo mật, tính công bằng trong trật tự cho các giao dịch, giảm thiểu sự tin cậy và bảo mật (kinh tế tiền điện tử) dựa trên khuyến khích. Trong phần giới thiệu bài viết này, chúng tôi trình bày tổng quan về Phi tập trung Oracle Networks trong Phần 1.1 và sau đó là bảy lĩnh vực đổi mới chính của chúng tôi trong Phần 1.2. Chúng tôi mô tả cách tổ chức phần còn lại của bài viết này trong Phần 1.3. 1.1 Mạng Oracle phi tập trung Mạng Oracle phi tập trung được thiết kế để nâng cao và mở rộng khả năng trong số smart contract trên mục tiêu blockchain hoặc chuỗi chính thông qua các chức năng không có sẵn nguyên bản. Họ làm như vậy bằng cách cung cấp ba nguồn lực cơ bản được tìm thấy trong Hệ thống máy tính: mạng, lưu trữ và tính toán. DON nhằm mục đích cung cấp những tài nguyên này có đặc tính bảo mật, toàn vẹn và sẵn có mạnh mẽ,1 như cũng như trách nhiệm giải trình. DON được thành lập bởi ủy ban của các nút oracle hợp tác để thực hiện một mục tiêu cụ thể việc làm hoặc chọn thiết lập mối quan hệ lâu dài để cung cấp dịch vụ lâu dài tới khách hàng. DON được thiết kế theo cách blockchain bất khả tri. Họ hứa sẽ phục vụ như một công cụ mạnh mẽ và linh hoạt dành cho các nhà phát triển ứng dụng để tạo ra sự hỗ trợ ngoài chuỗi cho smart contract của họ trên bất kỳ chuỗi chính nào được hỗ trợ. Hai loại chức năng nhận ra khả năng của DON: thực thi và bộ điều hợp. Tệp thực thi là các chương trình chạy liên tục và theo cách phi tập trung trên DON. Mặc dù chúng không trực tiếp lưu trữ tài sản trên chuỗi chính nhưng chúng có những lợi ích quan trọng, bao gồm hiệu suất cao và khả năng thực hiện bảo mật. tính toán. Các tệp thực thi chạy tự động trên DON và thực hiện xác định hoạt động. Chúng hoạt động cùng với các bộ điều hợp liên kết DON với các tài nguyên bên ngoài và có thể được gọi bởi các tệp thực thi. Bộ điều hợp, như chúng tôi hình dung cho DON, là một tổng quát về bộ điều hợp bên ngoài trong Chainlink ngày hôm nay. Trong khi các bộ điều hợp hiện có thường chỉ lấy dữ liệu từ các nguồn dữ liệu, bộ điều hợp có thể hoạt động hai chiều; trong DONs, họ có thể tận dụng thêm khả năng tính toán chung của các nút DON để đạt được các tính năng bổ sung, chẳng hạn như mã hóa báo cáo để sử dụng bảo vệ quyền riêng tư bằng cách một tệp thực thi. Để cung cấp ý nghĩa về hoạt động cơ bản của DON, Hình 1 cho thấy một cách khái niệm cách một DON có thể được sử dụng để gửi báo cáo tới blockchain và do đó đạt được chức năng oracle truyền thống, hiện có. Tuy nhiên, DON có thể cung cấp nhiều tính năng bổ sung 1“Bộ ba CIA” về bảo mật thông tin [123, tr. 26, §2.3.5].Mạng hiện có của Chainlink. Ví dụ, trong cấu trúc chung của Hình 1, tệp thực thi có thể ghi lại dữ liệu giá tài sản được tìm nạp trên DON, sử dụng dữ liệu đó để tính toán, ví dụ: trung bình kéo dài cho các báo cáo của nó. Hình 1: Hình minh họa dưới dạng ví dụ về cách Mạng Oracle phi tập trung có thể nhận ra chức năng oracle cơ bản, tức là chuyển tiếp dữ liệu ngoài chuỗi sang hợp đồng. Một thực thi sử dụng bộ điều hợp để tìm nạp dữ liệu ngoài chuỗi mà nó tính toán, gửi đầu ra qua một bộ chuyển đổi khác tới mục tiêu blockchain. (Bộ điều hợp được khởi tạo bằng mã trong DON, được biểu thị bằng các hộp nhỏ màu xanh; mũi tên chỉ hướng của luồng dữ liệu cho việc này ví dụ cụ thể.) Ngoài ra, tệp thực thi có thể đọc và ghi vào cục bộ DON lưu trữ để giữ trạng thái và/hoặc liên lạc với các tệp thực thi khác. Kết nối mạng, tính toán và lưu trữ linh hoạt trong DON giây, tất cả đều được trình bày ở đây, cho phép một loạt tính năng mới ứng dụng. Lợi ích chính của DON là khả năng khởi động các dịch vụ blockchain mới. DONs là phương tiện giúp các mạng oracle hiện có có thể nhanh chóng triển khai các ứng dụng dịch vụ điều đó ngày nay đòi hỏi phải tạo ra các mạng lưới được xây dựng có mục đích. Chúng tôi đưa ra một số ví dụ về các ứng dụng như vậy trong Phần 4. Trong Phần 3, chúng tôi cung cấp thêm chi tiết về DONs, mô tả khả năng của họ trong về giao diện mà họ trình bày cho nhà phát triển và người dùng. 1.2 Bảy mục tiêu thiết kế chính Ở đây chúng tôi xem xét ngắn gọn bảy trọng tâm chính được liệt kê ở trên về sự phát triển của Chainlink, cụ thể là:Lai smart contracts: Trọng tâm trong tầm nhìn của chúng tôi đối với Chainlink là ý tưởng về sự an toàn kết hợp các thành phần trên chuỗi và ngoài chuỗi trong smart contract giây. Chúng tôi đề cập đến hợp đồng hiện thực hóa ý tưởng này dưới dạng hợp đồng kết hợp smart contract hoặc hợp đồng kết hợp.2 Blockchain đang và sẽ tiếp tục đóng hai vai trò quan trọng trong dịch vụ phi tập trung hệ sinh thái: Cả hai đều là nơi thể hiện quyền sở hữu tiền điện tử và những mỏ neo vững chắc cho các dịch vụ phi tập trung. Do đó, các hợp đồng thông minh phải được thể hiện hoặc thực thi trên chuỗi, nhưng khả năng trên chuỗi của chúng bị hạn chế nghiêm trọng. hoàn toàn Mã hợp đồng trên chuỗi chậm, đắt tiền và thiếu chính xác, không thể hưởng lợi từ thế giới thực dữ liệu và nhiều chức năng vốn không thể thực hiện được trên chuỗi, bao gồm nhiều hình thức tính toán bí mật khác nhau, tạo ra tính bảo mật (giả) ngẫu nhiên chống lại thao tác khai thác / validator, v.v. Do đó, để smart contract phát huy hết tiềm năng của mình, cần phải có smart contracts được cấu trúc gồm hai phần: phần trên chuỗi (mà chúng tôi thường ký hiệu là SC) và một phần ngoài chuỗi, một phần thực thi chạy trên DON (mà chúng tôi thường biểu thị bằng thực thi). Mục tiêu là đạt được sự kết hợp an toàn của chức năng trên chuỗi với sự đa dạng của các dịch vụ ngoài chuỗi mà DON hướng tới cung cấp. Cùng nhau, hai phần tạo nên một hợp đồng lai. Chúng tôi trình bày ý tưởng này một cách khái niệm trong Hình 2. Ngày nay, Chainlink các dịch vụ3 như nguồn cấp dữ liệu và VRF đang bật nhưng không thể thực hiện được smart contract ứng dụng, từ DeFi đến NFT được tạo công bằng cho đến bảo hiểm phi tập trung, là những bước đầu tiên hướng tới một khuôn khổ tổng quát hơn. Là dịch vụ Chainlink mở rộng và phát triển hiệu quả hơn theo tầm nhìn của chúng tôi trong sách trắng này sức mạnh của hệ thống smart contract trên tất cả blockchains. Sáu trọng tâm chính khác của chúng tôi trong sách trắng này có thể được coi là hoạt động trong dịch vụ đầu tiên, bao quát một trong các hợp đồng kết hợp. Những trọng tâm này liên quan đến việc loại bỏ những gì có thể nhìn thấy sự phức tạp từ các hợp đồng kết hợp, tạo ra các dịch vụ ngoài chuỗi bổ sung cho phép xây dựng các hợp đồng kết hợp có năng lực cao hơn bao giờ hết, và trong trường hợp giảm thiểu lòng tin, củng cố các đặc tính bảo mật đạt được bằng các hợp đồng kết hợp. Chúng tôi để lại ý tưởng hợp đồng kết hợp tiềm ẩn trong phần lớn bài viết, nhưng bất kỳ sự kết hợp nào của Logic MAINCHAIN có DON có thể được xem là hợp đồng kết hợp. Trừu tượng hóa sự phức tạp: DON được thiết kế để tận dụng cơ chế phi tập trung hệ thống dễ dàng cho các nhà phát triển và người dùng bằng cách loại bỏ bộ máy thường phức tạp đằng sau mảng dịch vụ mạnh mẽ và linh hoạt của DONs. Dịch vụ Chainlink hiện có đã có tính năng này rồi. Ví dụ: nguồn cấp dữ liệu trong Chainlink ngày nay trình bày các giao diện onchain không yêu cầu nhà phát triển phải quan tâm đến chi tiết cấp độ giao thức, chẳng hạn như phương tiện mà OCR thực thi báo cáo đồng thuận giữa một 2Ý tưởng về thành phần hợp đồng trên chuỗi/ngoài chuỗi đã xuất hiện trước đây ở nhiều quốc gia bị ràng buộc khác nhau. các biểu mẫu, ví dụ: hệ thống lớp 2, blockchains [80] dựa trên TEE, v.v. Mục tiêu của chúng tôi là hỗ trợ và khái quát hóa những cách tiếp cận này và đảm bảo rằng chúng có thể bao gồm quyền truy cập dữ liệu ngoài chuỗi và khóa khác oracle dịch vụ. Các dịch vụ 3Chainlink bao gồm nhiều dịch vụ và chức năng phi tập trung có sẵn thông qua mạng lưới. Chúng được cung cấp bởi nhiều nhà khai thác nút được tạo thành các mạng oracle khác nhau khắp hệ sinh thái.Hình 2: Hình khái niệm mô tả thành phần hợp đồng trên chuỗi/ngoài chuỗi. A lai smart contract 3⃝bao gồm hai thành phần bổ sung: một trên chuỗi thành phần SC 1⃝, cư trú trên blockchain và người thực thi thành phần ngoài chuỗi 2⃝đó thực thi trên DON. DON cũng đóng vai trò là cầu nối giữa hai thành phần như kết nối hợp đồng lai với các tài nguyên ngoài chuỗi như dịch vụ web, các dịch vụ khác blockchains, lưu trữ phi tập trung, v.v. tập hợp các nút phi tập trung. DON tiến thêm một bước nữa theo nghĩa là chúng mở rộng phạm vi dịch vụ mà Chainlink có thể cung cấp cho nhà phát triển một lớp trừu tượng với đi kèm các giao diện được sắp xếp hợp lý cho các dịch vụ cấp cao. Chúng tôi trình bày một số ví dụ ứng dụng trong Phần 4 làm nổi bật cách tiếp cận này. Ví dụ: chúng tôi hình dung các doanh nghiệp sử dụng DON như một dạng phần mềm trung gian an toàn để kết nối các hệ thống cũ của họ với blockchains. (Xem Phần 4.2.) Việc sử dụng DON này giúp loại bỏ sự phức tạp của động lực chung blockchain (phí, tổ chức lại, v.v.). Nó cũng trừu tượng hóa các tính năng của blockchain cụ thể, từ đó cho phép doanh nghiệp kết nối các hệ thống hiện có của họ với một loạt các hệ thống blockchain ngày càng mở rộng mà không cần nhu cầu về chuyên môn chuyên môn trong các hệ thống này hoặc nói chung hơn là phát triển hệ thống phi tập trung. Cuối cùng, tham vọng của chúng tôi là nâng cao mức độ trừu tượng mà Chainlink đạt được đến mức triển khai những gì chúng tôi gọi là một siêu dữ liệu phi tập trung. Một lớp như vậy sẽ loại bỏ sự khác biệt trên chuỗi/ngoài chuỗi đối với tất cả các tầng lớp nhà phát triển và người dùng DApps, cho phép tạo và sử dụng liền mạch các dịch vụ phi tập trung.Để đơn giản hóa quá trình phát triển, các nhà phát triển có thể chỉ định chức năng DApp trong siêu dữ liệu dưới dạng một ứng dụng ảo trong mô hình máy thống nhất. Họ có thể sau đó sử dụng trình biên dịch siêu dữ liệu phi tập trung để tự động khởi tạo DApp như một tập hợp các chức năng phi tập trung tương tác trải dài blockchains, DONs và dịch vụ bên ngoài. (Một trong những dịch vụ bên ngoài này có thể là hệ thống doanh nghiệp, làm cho siêu lớp trở nên hữu ích cho các ứng dụng liên quan đến hệ thống doanh nghiệp cũ.) quá trình biên dịch giống như cách các trình biên dịch và bộ công cụ phát triển phần mềm (SDK) hiện đại hỗ trợ các lập trình viên tổng quát trong việc sử dụng toàn bộ tiềm năng của phần cứng không đồng nhất kiến trúc bao gồm CPU có mục đích chung và phần cứng chuyên dụng như GPU, máy gia tốc học máy hoặc các khu vực đáng tin cậy. Hình 3 trình bày ý tưởng này ở mức độ khái niệm. smart contract lai là bước đầu tiên trên con đường hướng tới tầm nhìn này và tới một khái niệm mà chúng tôi gọi là hợp đồng meta. Hợp đồng meta là các ứng dụng được mã hóa trên cơ sở phi tập trung metalayer và hoàn toàn bao gồm logic trên chuỗi (smart contracts), cũng như tính toán và kết nối ngoài chuỗi giữa các blockchain khác nhau và chuỗi ngoài hiện có dịch vụ. Do nhu cầu hỗ trợ ngôn ngữ và trình biên dịch, các mô hình bảo mật mới và Tuy nhiên, sự hài hòa về mặt khái niệm và kỹ thuật của các công nghệ khác nhau của một siêu dữ liệu phi tập trung thực sự là một mục tiêu đầy tham vọng mà chúng tôi mong muốn trong một thời gian dài chân trời thời gian. Tuy nhiên, đây là một mô hình lý tưởng hữu ích cần ghi nhớ khi đọc bài viết này, không được trình bày chi tiết ở đây, nhưng là điều chúng tôi dự định tập trung vào trong công việc tương lai của mình. Chainlink. Chia tỷ lệ: Mục tiêu có tầm quan trọng vượt trội trong các thiết kế đang phát triển của chúng tôi là cho phép Chainlink mạng để đáp ứng nhu cầu mở rộng quy mô ngày càng tăng của hệ sinh thái blockchain. Với tình trạng tắc nghẽn mạng đang trở thành một vấn đề tái diễn ở các nền tảng không được phép hiện có blockchains [86], các thiết kế mới và hiệu quả hơn blockchain sắp được đưa vào sử dụng, ví dụ: [103, 120, 203], cũng như các công nghệ chia tỷ lệ lớp 2 bổ sung, ví dụ: [5, 12, 121, 141, 169, 186, 187]. Các dịch vụ của Oracle phải đạt được độ trễ và thông lượng đáp ứng nhu cầu về hiệu suất của các hệ thống này đồng thời giảm thiểu phí trên chuỗi (ví dụ: chi phí gas) cho người vận hành hợp đồng cũng như người dùng thông thường. Với DONs, Chainlink chức năng nhằm mục đích tiến xa hơn và mang lại hiệu suất đủ cao cho các hệ thống thuần túy dựa trên web. DON nhận được phần lớn hiệu suất đạt được từ việc sử dụng các giao thức đồng thuận nhanh, dựa trên ủy ban hoặc không được phép mà họ kết hợp với blockchains họ hỗ trợ. Chúng tôi mong đợi nhiều DON với cấu hình khác nhau sẽ chạy song song; các DApp và người dùng khác nhau có thể điều hướng sự đánh đổi trong các lựa chọn đồng thuận cơ bản theo yêu cầu ứng dụng của họ. DONs có thể được xem dưới dạng công nghệ lớp 2. Chúng tôi kỳ vọng rằng trong số các dịch vụ khác, DONs sẽ hỗ trợ Khung thực thi giao dịch (TEF), khung này tạo điều kiện tích hợp hiệu quả DON và do đó oracle với các hiệu suất cao khác hệ thống lớp 2—ví dụ: rollups, các hệ thống kết hợp các giao dịch ngoài chuỗi để đạt được cải tiến hiệu suất. Chúng tôi giới thiệu TEF ở Phần 6.

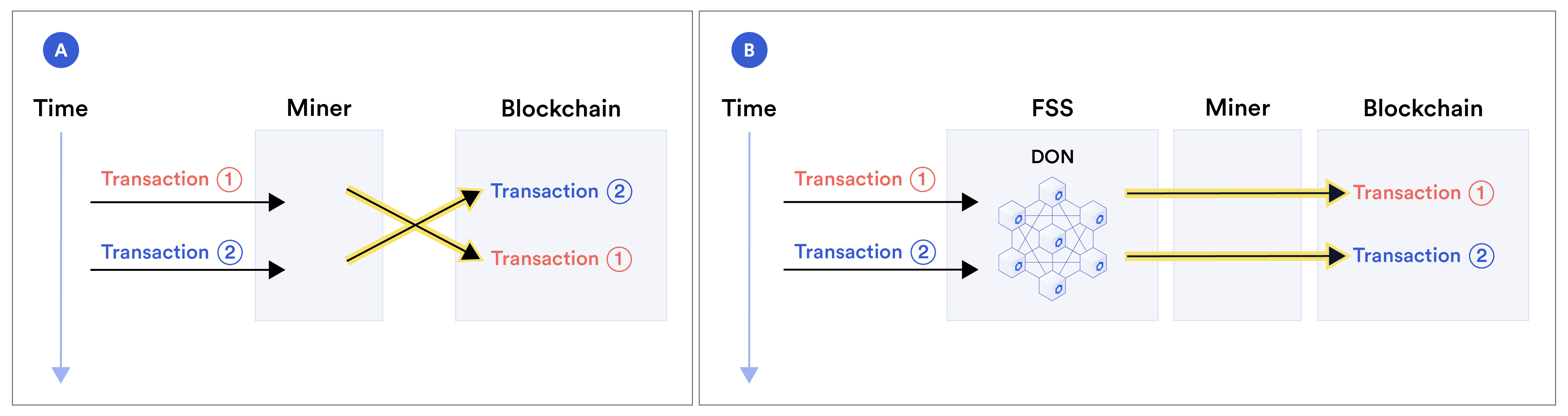

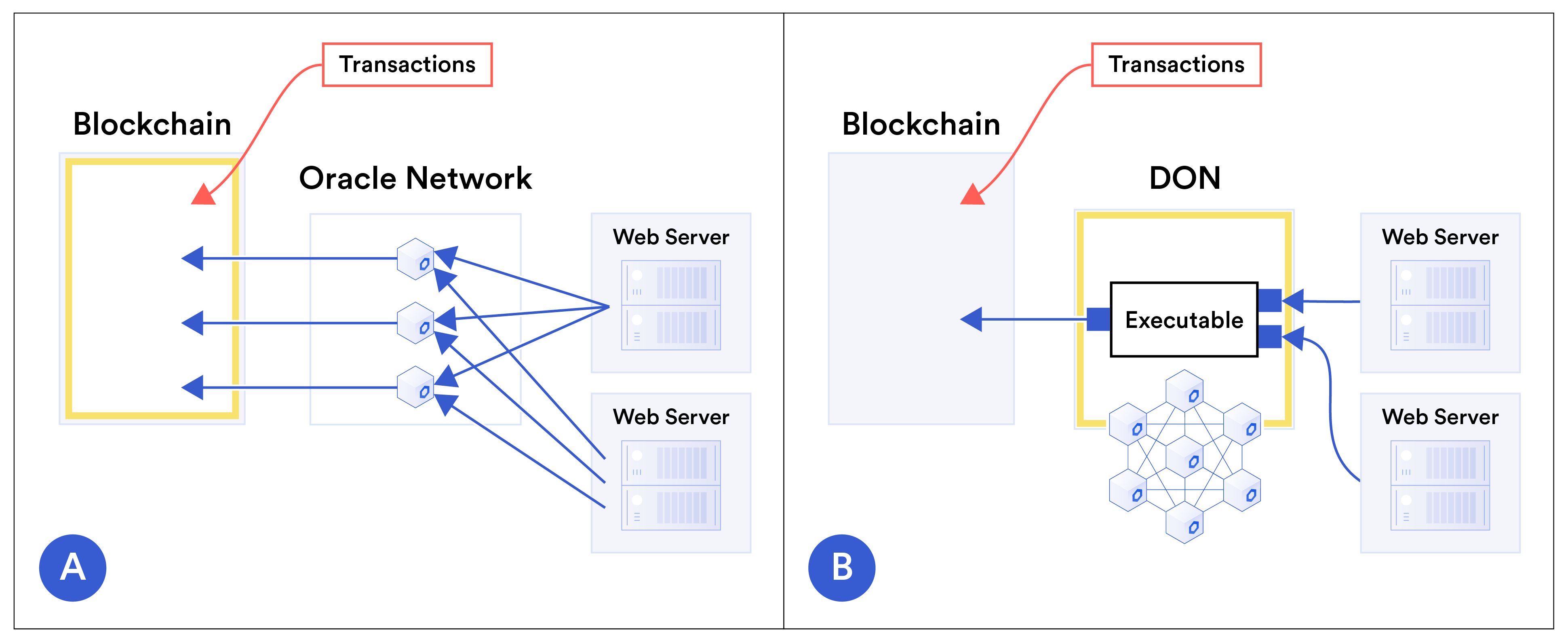

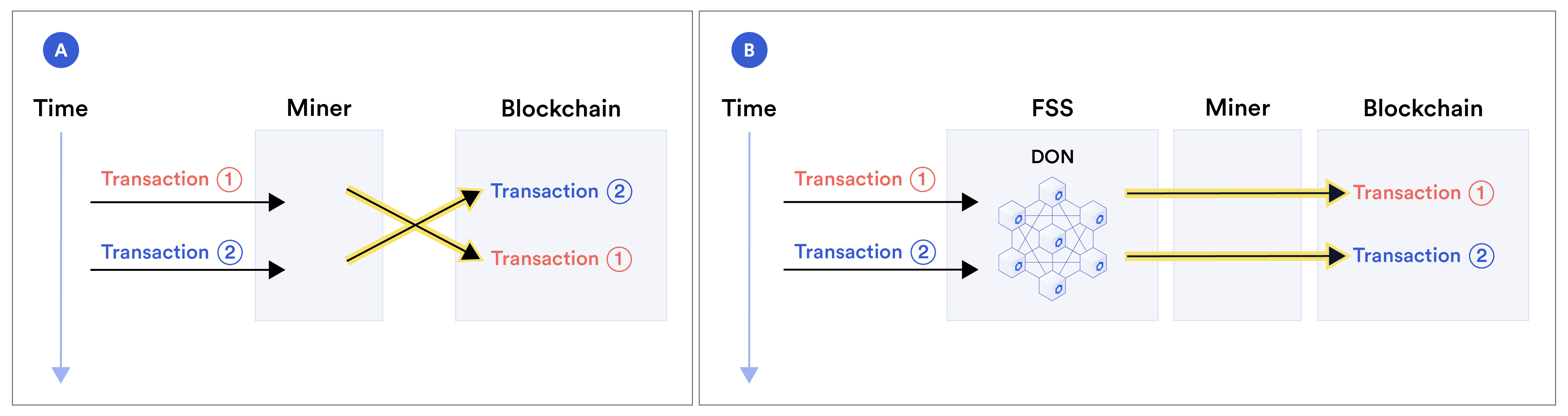

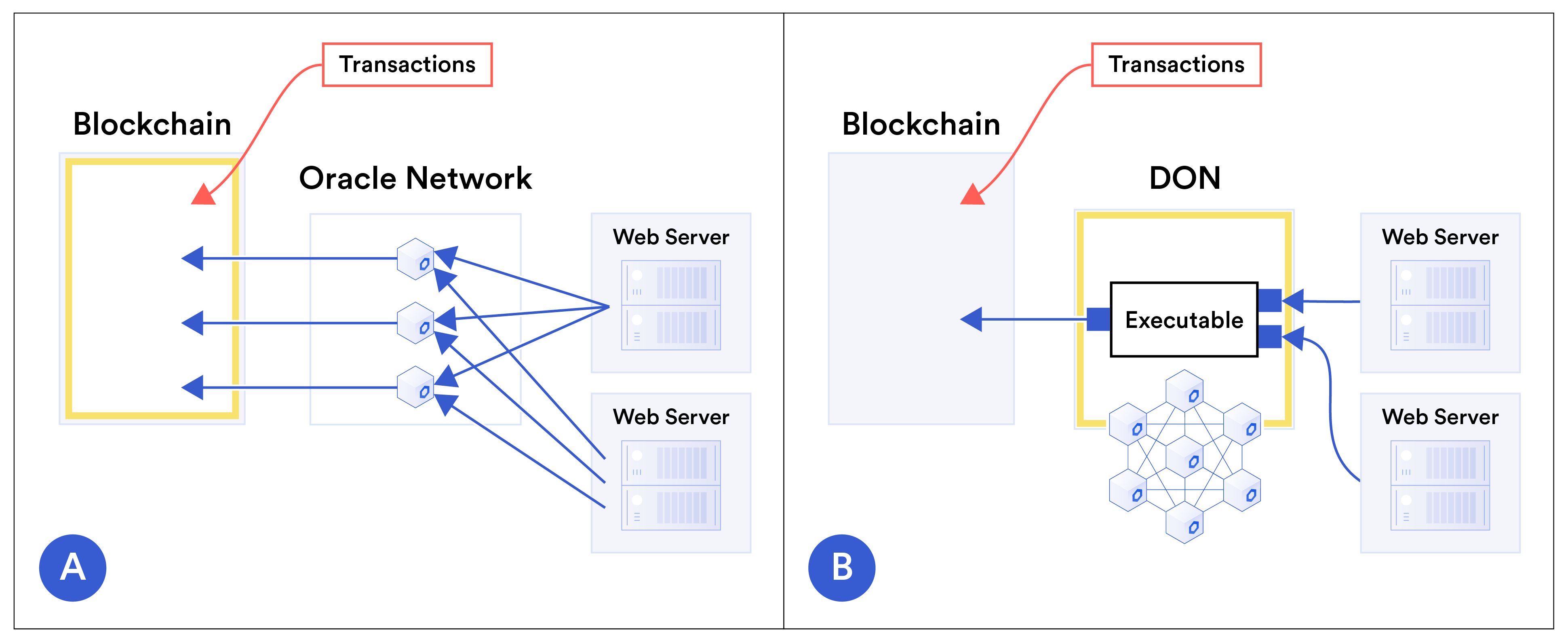

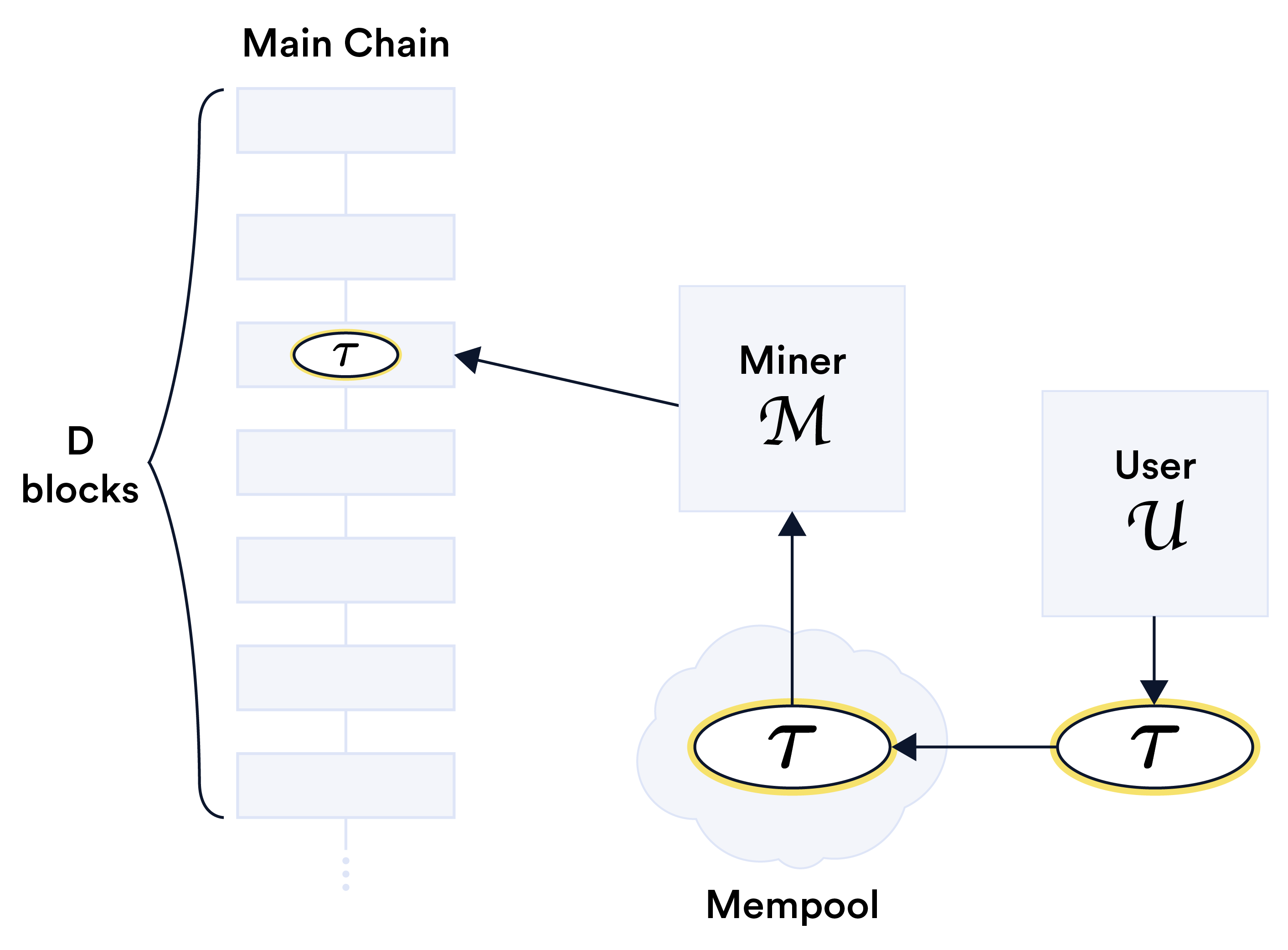

Hình 3: Hình vẽ khái niệm cho thấy sự hiện thực hóa lý tưởng của một siêu dữ liệu phi tập trung. cho dễ phát triển, nhà phát triển chỉ định DApp, được đánh dấu bằng màu hồng, là một ứng dụng ảo ứng dụng trong mô hình máy thống nhất. Trình biên dịch siêu lớp phi tập trung sẽ tự động tạo ra các chức năng tương tác tương ứng: smart contracts (ký hiệu là bởi SC), logic (được biểu thị bằng exec) trên DONs, bộ điều hợp kết nối với các dịch vụ bên ngoài mục tiêu, v.v., như được biểu thị bằng phần đánh dấu màu vàng. Hình 4 thể hiện một cách khái niệm cách DON cải thiện tỷ lệ blockchain (smart contract) bằng cách tập trung giao dịch và xử lý báo cáo ngoại tuyến oracle, thay vì trên chuỗi. Sự thay đổi trong vị trí tính toán chính này làm giảm độ trễ giao dịch và phí trong khi thúc đẩy thông lượng giao dịch. Tính bảo mật: Chuỗi khối cung cấp tính minh bạch chưa từng có cho smart contract và các ứng dụng mà chúng hiện thực hóa. Nhưng có một sự căng thẳng cơ bản giữa tính minh bạch và tính bảo mật. Ví dụ, ngày nay, giao dịch trao đổi phi tập trung của người dùngHình 4: Hình khái niệm cho thấy Mạng Oracle phi tập trung cải thiện chia tỷ lệ blockchain được kích hoạt smart contract giây. Hình A ⃝hiển thị oracle thông thường kiến trúc. Giao dịch được gửi trực tiếp tới blockchain, cũng như báo cáo oracle. Do đó blockchain được đánh dấu màu vàng là vị trí chính để xử lý giao dịch. Hình B⃝cho thấy việc sử dụng DON để hỗ trợ các hợp đồng trên blockchain. Một DON thực thi xử lý các giao dịch cùng với dữ liệu từ các hệ thống bên ngoài và chuyển tiếp kết quả—ví dụ: giao dịch theo nhóm hoặc thay đổi trạng thái hợp đồng do tác động của giao dịch—đối với blockchain. Do đó, DON, được đánh dấu bằng màu vàng, là thông tin chính địa điểm xử lý giao dịch. các hành động được ghi lại trên chuỗi, giúp dễ dàng theo dõi hành vi trao đổi, nhưng cũng làm cho các giao dịch tài chính của người dùng được hiển thị công khai. Tương tự, dữ liệu được chuyển tiếp tới thiết bị thông minh hợp đồng vẫn còn trong chuỗi. Điều này làm cho dữ liệu đó có thể kiểm tra được một cách thuận tiện, nhưng hoạt động như không khuyến khích các nhà cung cấp dữ liệu muốn cung cấp smart contract thông tin nhạy cảm hoặc dữ liệu độc quyền. Chúng tôi tin rằng mạng oracle sẽ đóng vai trò then chốt trong việc thúc đẩy thế hệ tiếp theo các hệ thống kết hợp tính minh bạch vốn có của blockchains với các biện pháp bảo vệ bí mật mới. Trong bài viết này, chúng tôi chỉ ra cách họ sẽ làm như vậy bằng cách sử dụng ba phương pháp chính: • Bộ điều hợp bảo mật: Hai công nghệ được triển khai theo kế hoạch trong mạng của Chainlink, DECO [234] và Town Crier [233], hãy bật các nút oracle để truy xuất dữ liệu từ các hệ thống ngoài chuỗi theo cách bảo vệ dữ liệu và quyền riêng tư của người dùng tính bảo mật. Chúng sẽ đóng vai trò quan trọng trong việc thiết kế bộ điều hợp cho DONs. (Xem Phần 3.6.2 để biết chi tiết về hai công nghệ này.) • Tính toán bí mật: DONs có thể đơn giản che giấu tính toán của chúng khỏi việc dựa vào blockchains. Bằng cách sử dụng môi trường tính toán an toàn của nhiều bên và/hoặc môi trường thực thi đáng tin cậy, cũng có thể có tính bảo mật mạnh mẽ hơn trong đó các nút DON tính toán dữ liệu mà bản thân họ không có khả năng hiển thị.

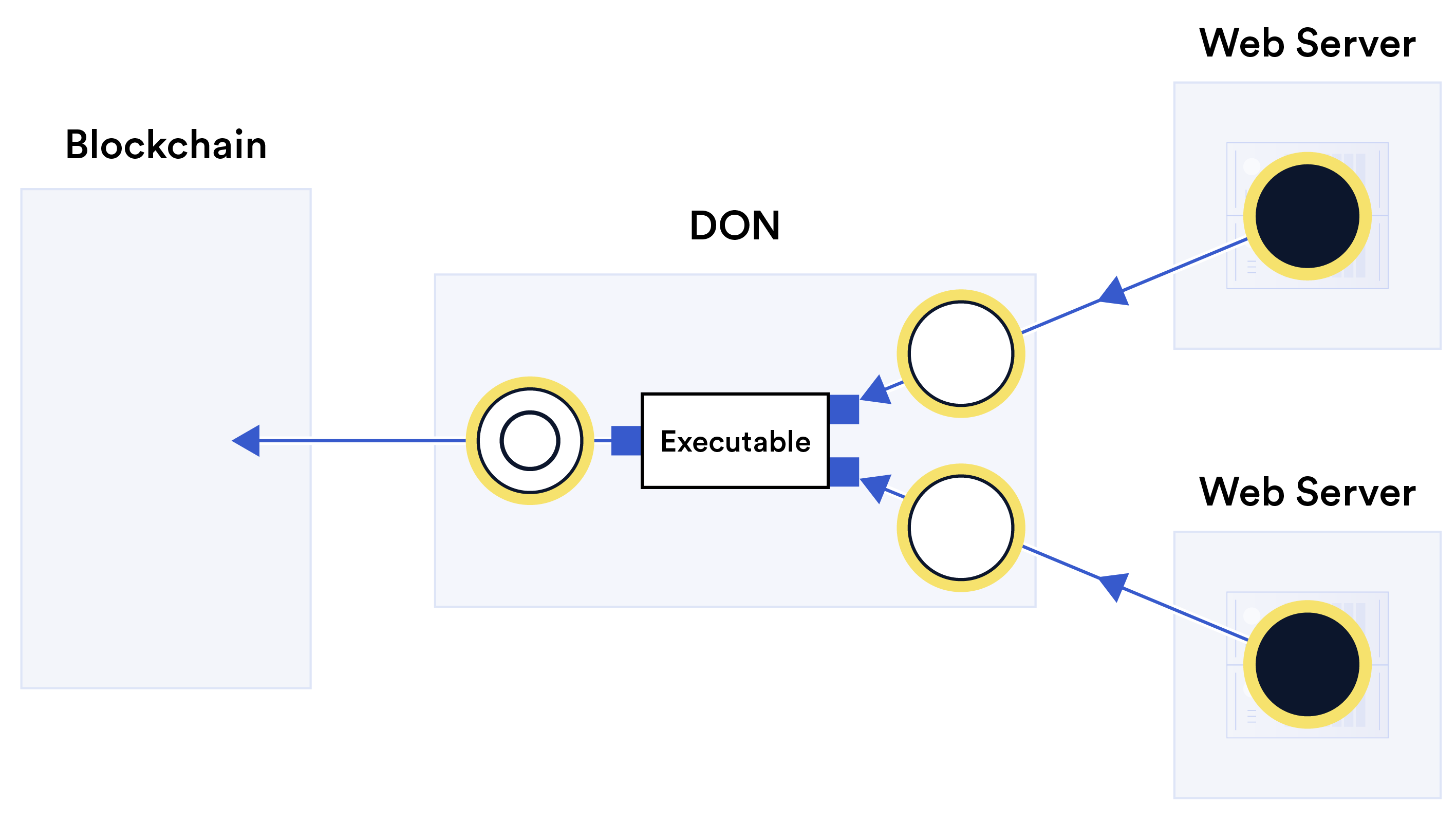

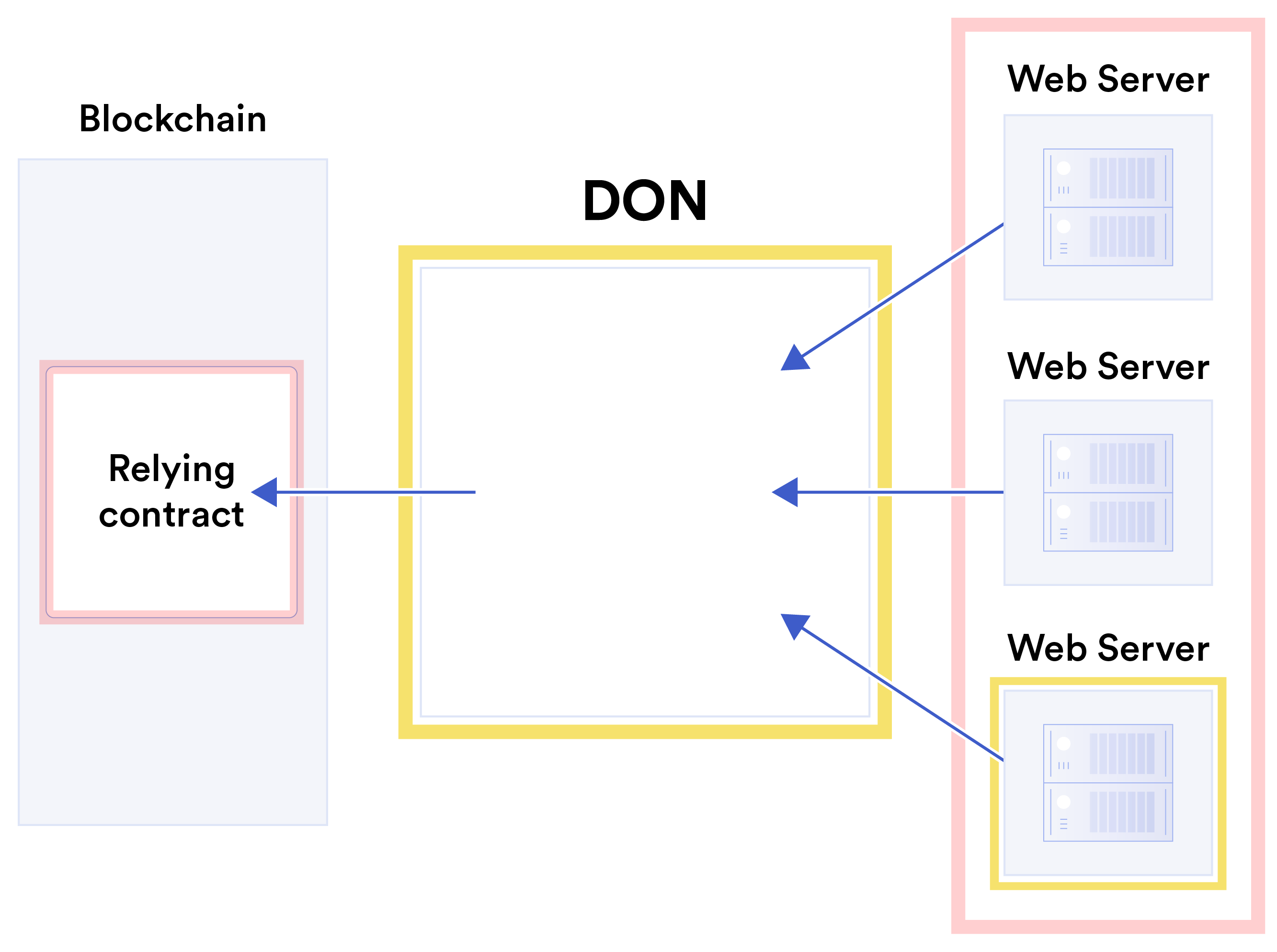

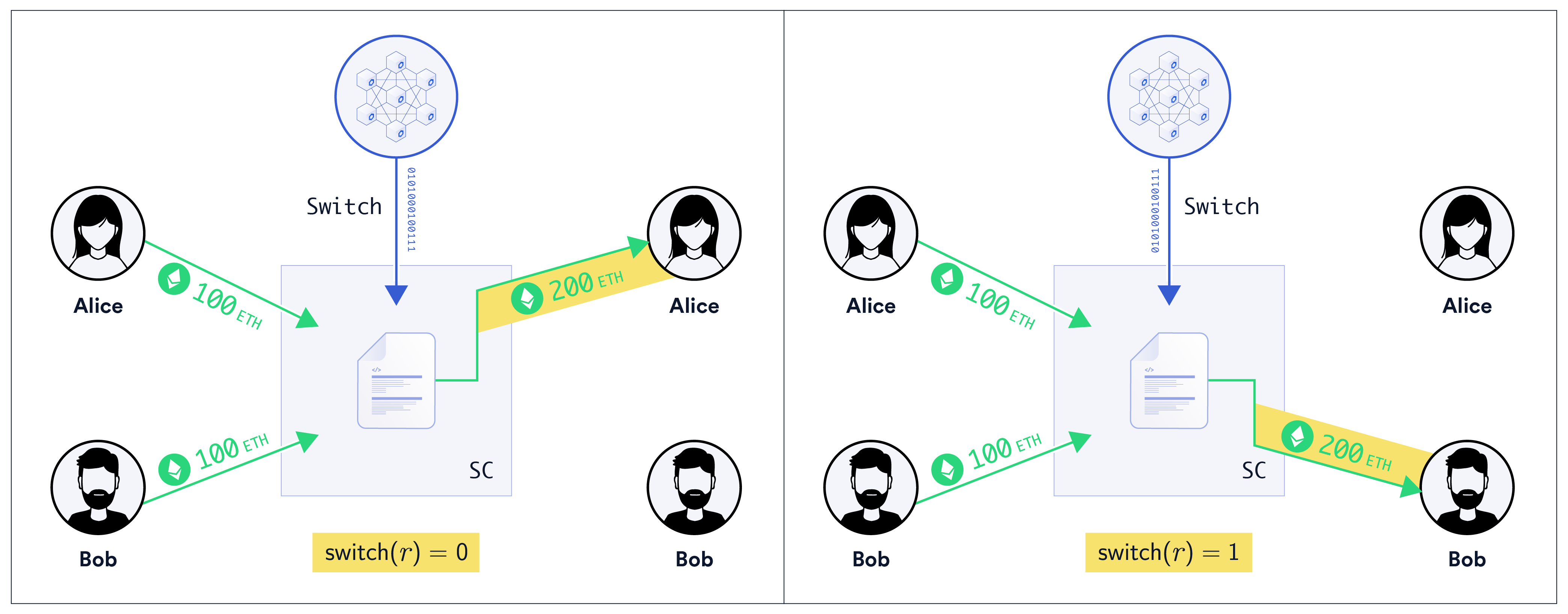

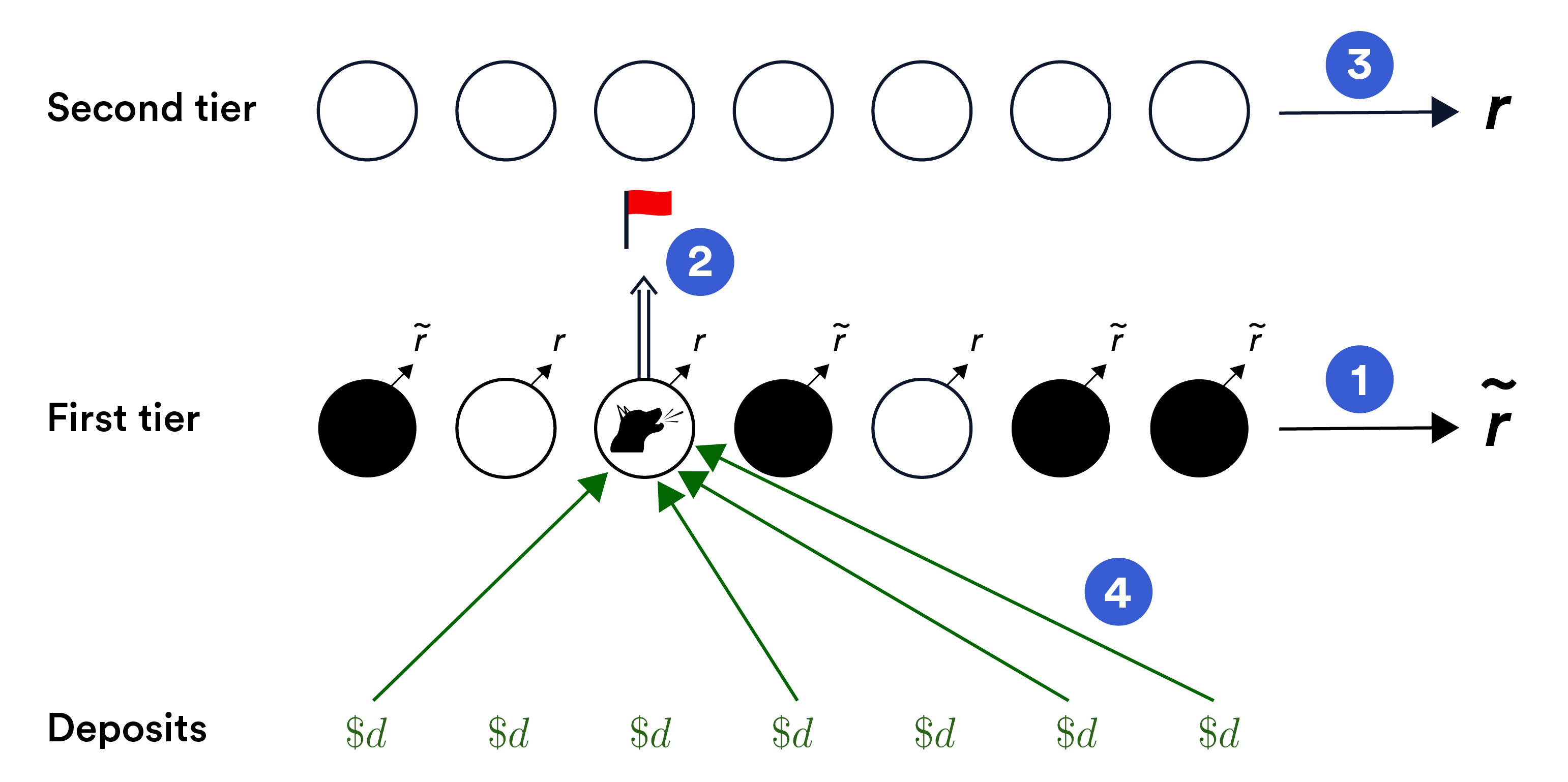

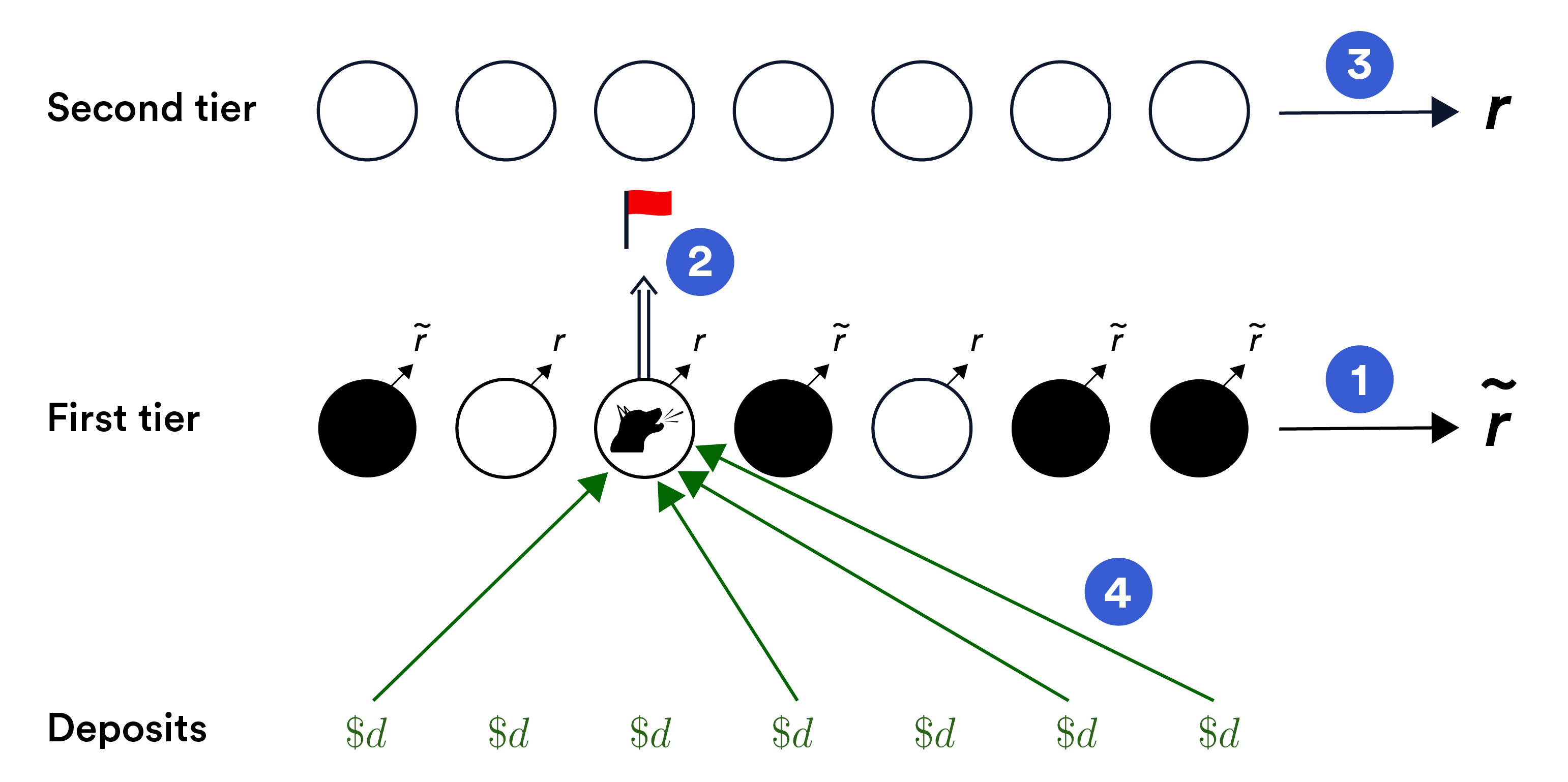

• Hỗ trợ các hệ thống lớp 2 bí mật: TEF được thiết kế để hỗ trợ nhiều hệ thống lớp 2 khác nhau, nhiều hệ thống trong số đó sử dụng bằng chứng không có kiến thức để cung cấp các hình thức bảo mật giao dịch khác nhau. Chúng tôi thảo luận về các phương pháp này trong Phần 3 (với các chi tiết bổ sung trong Phần 6, Phụ lục B.1 và Phụ lục B.2). Hình 5 trình bày quan điểm khái niệm về cách dữ liệu nhạy cảm có thể truyền từ các nguồn bên ngoài đến smart contract bằng các bộ điều hợp bảo toàn bí mật và tính toán bí mật trong DON. Hình 5: Sơ đồ khái niệm về các hoạt động bảo mật trong DON trên dữ liệu nhạy cảm (được đánh dấu màu vàng). Dữ liệu nguồn nhạy cảm (vòng tròn đen) trên web máy chủ được trích xuất tới DON bằng cách sử dụng bộ điều hợp bảo mật (dòng màu xanh lam, mũi tên đôi). DON nhận dữ liệu dẫn xuất (vòng tròn rỗng) từ các bộ điều hợp này— kết quả của việc áp dụng một chức năng hoặc, ví dụ: chia sẻ bí mật, đối với nguồn nhạy cảm dữ liệu. Tệp thực thi trên DON có thể áp dụng tính toán bí mật cho dữ liệu dẫn xuất để tạo một báo cáo (vòng tròn kép), báo cáo này sẽ gửi qua bộ chuyển đổi tới blockchain. Chúng tôi tin rằng các công cụ mạnh mẽ để xử lý dữ liệu bí mật sẽ mở ra toàn bộ phạm vi ứng dụng. Trong số này có tài chính phi tập trung (và tập trung) tư nhân, danh tính phi tập trung, cho vay theo chuỗi dựa trên tín dụng, v.v. các quy trình nhận biết khách hàng và công nhận thân thiện với người dùng, như chúng tôi thảo luận trong Phần 4. Tính công bằng trong giao dịch: Thiết kế blockchain ngày nay có hơi bẩn một chút bí mật mở: Chúng được tập trung nhất thời. Người khai thác và validator có thể yêu cầu chuyểnhành động theo cách họ chọn. Lệnh giao dịch cũng có thể bị người dùng thao túng như một chức năng của phí mạng mà họ phải trả (ví dụ: giá gas ở Ethereum) và đối với một số phạm vi bằng cách tận dụng các kết nối mạng nhanh. Sự thao túng như vậy có thể, đối với Ví dụ: sử dụng hình thức chạy trước, trong đó tác nhân chiến lược như thợ mỏ quan sát giao dịch của người dùng và chèn giao dịch khai thác của chính nó vào giao dịch trước đó vị trí trong cùng một khối—đánh cắp tiền của người dùng một cách hiệu quả bằng cách tận dụng kiến thức nâng cao về giao dịch của người dùng. Ví dụ: bot có thể đặt lệnh mua trước của người dùng. Sau đó nó có thể tận dụng sự tăng giá tài sản do giao dịch của người dùng. Chạy trước bởi một số bot gây hại cho người dùng thông thường—tương tự như tần số cao giao dịch trên Phố Wall—đã phổ biến và được ghi chép rõ ràng [90], cũng như có liên quan các cuộc tấn công như chạy ngược [159] và bắt chước giao dịch tự động [195]. Các đề xuất nhằm hệ thống hóa việc khai thác đơn hàng của thợ mỏ thậm chí còn xuất hiện gần đây [110]. Các công nghệ lớp 2 như rollup không giải quyết được vấn đề mà chỉ tái tập trung hóa đặt hàng, đặt nó vào tay thực thể tạo ra rollup. Một trong những mục tiêu của chúng tôi là giới thiệu vào Chainlink một dịch vụ có tên là Sắp xếp theo thứ tự hợp lý Dịch vụ (FSS) [137]. FSS giúp smart contract nhà thiết kế đảm bảo thứ tự công bằng cho sản phẩm của họ giao dịch và tránh các cuộc tấn công chạy trước, chạy sau và các cuộc tấn công có liên quan vào giao dịch của người dùng cũng như các loại giao dịch khác, chẳng hạn như truyền báo cáo oracle. FSS cho phép DON triển khai các ý tưởng như khái niệm nghiêm ngặt, tạm thời về trật tự công bằng được giới thiệu trong [144]. Là một lợi ích ngẫu nhiên, FSS cũng có thể hạ thấp mạng của người dùng. phí (ví dụ: chi phí gas). Tóm lại, trong FSS, các giao dịch đi qua DON, thay vì truyền trực tiếp đến mục tiêu smart contract. DON yêu cầu giao dịch rồi chuyển tiếp chúng vào hợp đồng. Hình 6: Ví dụ về lợi ích của FSS. Hình A ⃝cho thấy cách một thợ mỏ khai thác nó quyền tập trung để đặt lệnh giao dịch, có thể hoán đổi một cặp giao dịch: giao dịch 1⃝ đến trước 2⃝, nhưng thay vào đó, người khai thác sẽ sắp xếp nó sau 2⃝. Ngược lại, Hình B⃝cho thấy cách DON phân quyền quy trình đặt hàng giữa các nút DON. Nếu số đại biểu các nút trung thực nhận được 1⃝trước 2⃝, FSS khiến 1⃝xuất hiện trước 2⃝trên chuỗi— ngăn chặn việc sắp xếp lại thứ tự của thợ mỏ bằng cách đính kèm các số thứ tự có thể thực thi theo hợp đồng. Hình 6 so sánh việc khai thác tiêu chuẩn với FSS. Nó cho thấy cách khai thác tiêu chuẩn,quá trình đặt hàng giao dịch được tập trung vào người khai thác và do đó phải tuân theo thao tác, chẳng hạn như sắp xếp lại một cặp giao dịch liên quan đến thời điểm chúng đến lần. Ngược lại, trong FSS, quy trình được phân cấp giữa các nút DON. Giả sử một nhóm các nút trung thực, FSS giúp thực thi các chính sách như sắp xếp thứ tự thời gian của giao dịch, giảm cơ hội thao túng của thợ mỏ và các thực thể khác. Ngoài ra, do người dùng không cần phải cạnh tranh để được ưu đãi đặt hàng dựa trên giá gas, họ có thể trả giá xăng tương đối thấp (trong khi các giao dịch từ DON có thể được thực hiện theo đợt để tiết kiệm gas). Giảm thiểu sự tin cậy: Mục đích chung của chúng tôi khi thiết kế DON là tạo điều kiện thuận lợi cho lớp hỗ trợ đáng tin cậy cho smart contract và các hệ thống phụ thuộc oracle khác bằng phương pháp phân cấp, công cụ mật mã và đảm bảo kinh tế mật mã. Bản thân DON đã được phân cấp và người dùng có thể chọn từ bất kỳ DON nào có sẵn hỗ trợ chuỗi chính mà họ muốn vận hành hoặc sinh ra thêm DONs với ủy ban của các nút mà họ tin tưởng. Tuy nhiên, đối với một số ứng dụng, đặc biệt là smart contracts, Chainlink người dùng có thể ưu tiên mô hình tin cậy coi chuỗi chính được DON hỗ trợ là đáng tin cậy hơn hơn chính DON. Đối với những người dùng như vậy, chúng tôi đã có hoặc có kế hoạch kết hợp vào kiến trúc của mạng Chainlink một số cơ chế cho phép hợp đồng trên chuỗi chính để tăng cường đảm bảo an ninh do DONs cung cấp, trong khi tại đồng thời cũng thực thi các biện pháp bảo vệ chống lại khả năng nguồn dữ liệu bị hỏng chẳng hạn như máy chủ web mà DON lấy dữ liệu từ đó. Chúng tôi mô tả các cơ chế này trong Phần 7. Chúng thuộc năm tiêu đề chính: • Xác thực nguồn dữ liệu: Công cụ cho phép nhà cung cấp dữ liệu ký điện tử dữ liệu của họ và do đó tăng cường chuỗi hành trình sản phẩm giữa nguồn gốc và hợp đồng dựa vào. • DON báo cáo thiểu số: Cờ được phát hành bởi một tập hợp con thiểu số của DON nút quan sát thấy sự sai trái của đa số trong DON. • Đường ray bảo vệ: Logic trên chuỗi chính phát hiện các điều kiện bất thường và tạm dừng hoặc tạm dừng thực hiện hợp đồng (hoặc đưa ra các biện pháp khắc phục khác). • Quản trị giảm thiểu sự tin cậy: Sử dụng các bản cập nhật phát hành dần dần để hỗ trợ việc kiểm tra cộng đồng cũng như các biện pháp can thiệp khẩn cấp phi tập trung để nhanh chóng ứng phó với các lỗi hệ thống. • Xác thực thực thể phi tập trung: Sử dụng cơ sở hạ tầng khóa công khai (PKI) để xác định các thực thể trong mạng Chainlink. Hình 7 trình bày sơ đồ khái niệm về các mục tiêu giảm thiểu lòng tin của chúng tôi. Bảo mật dựa trên khuyến khích (kinh tế tiền điện tử): Phân quyền tạo báo cáo trên các nút oracle giúp đảm bảo tính bảo mật ngay cả khi một số nút bị hỏng.

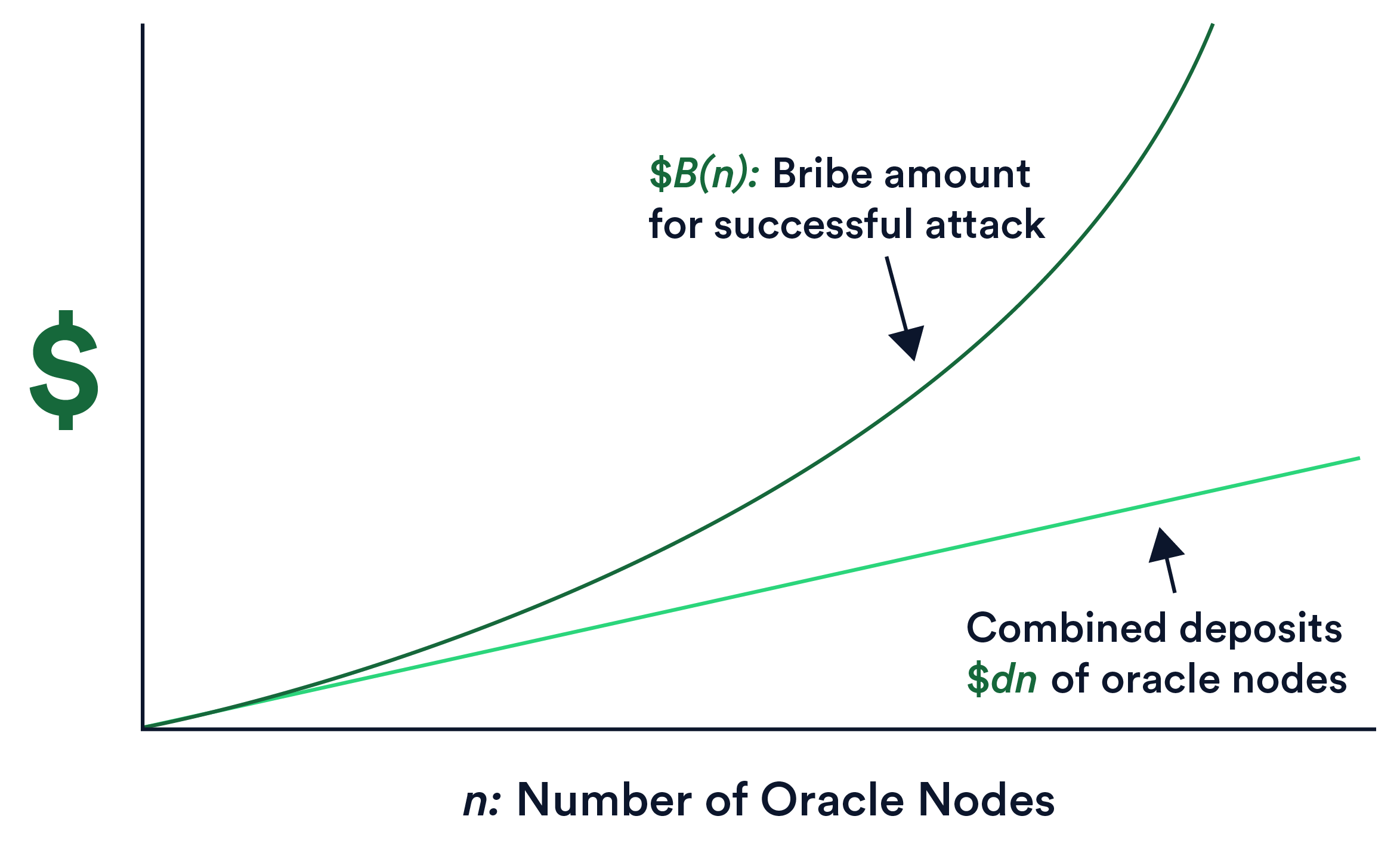

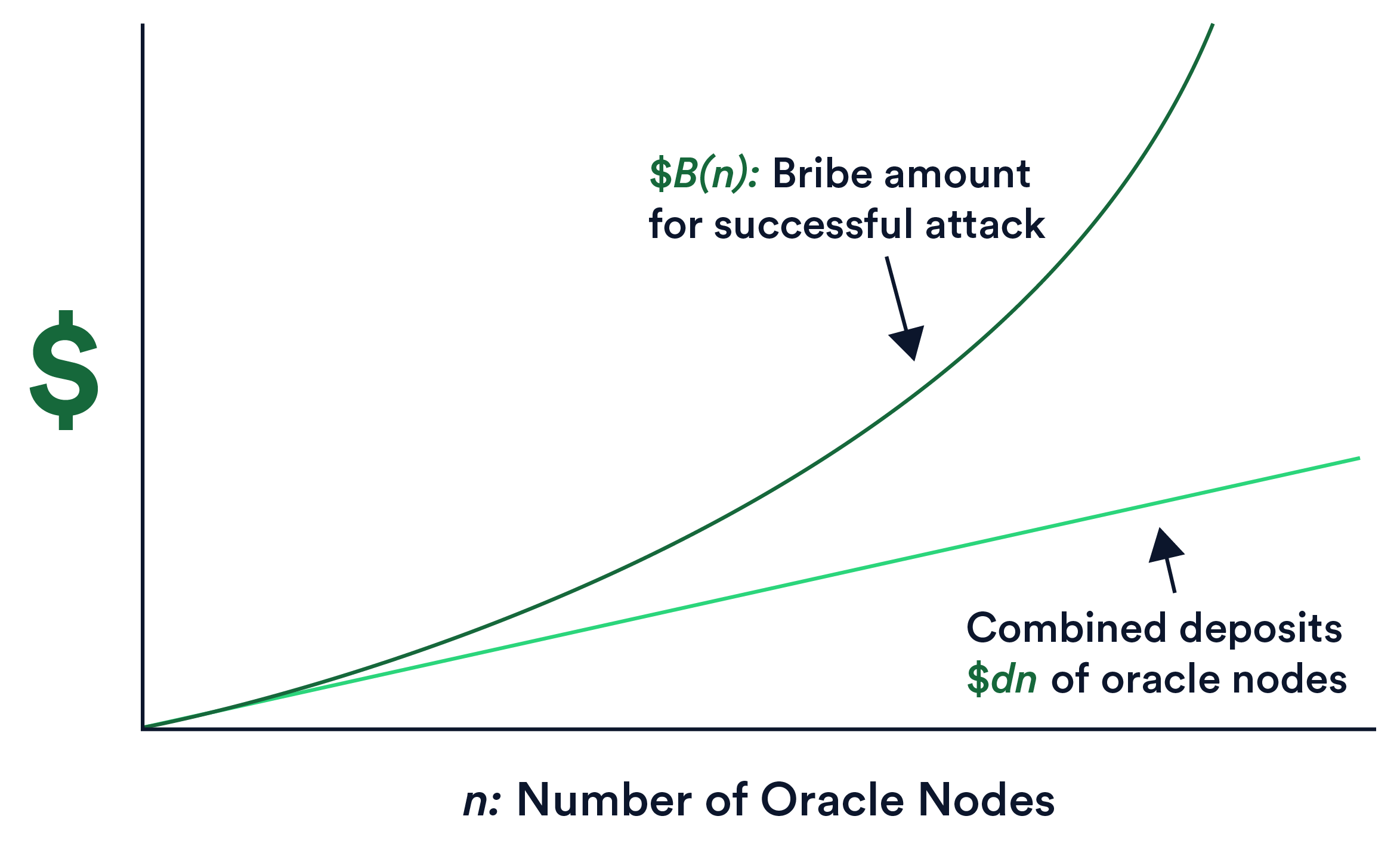

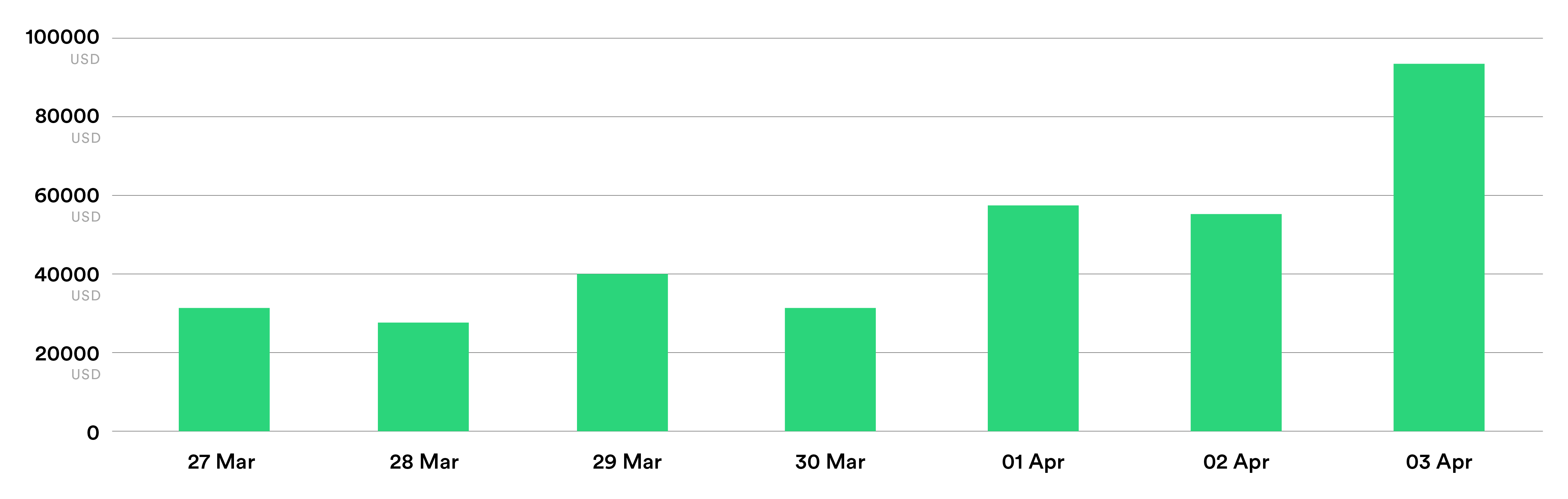

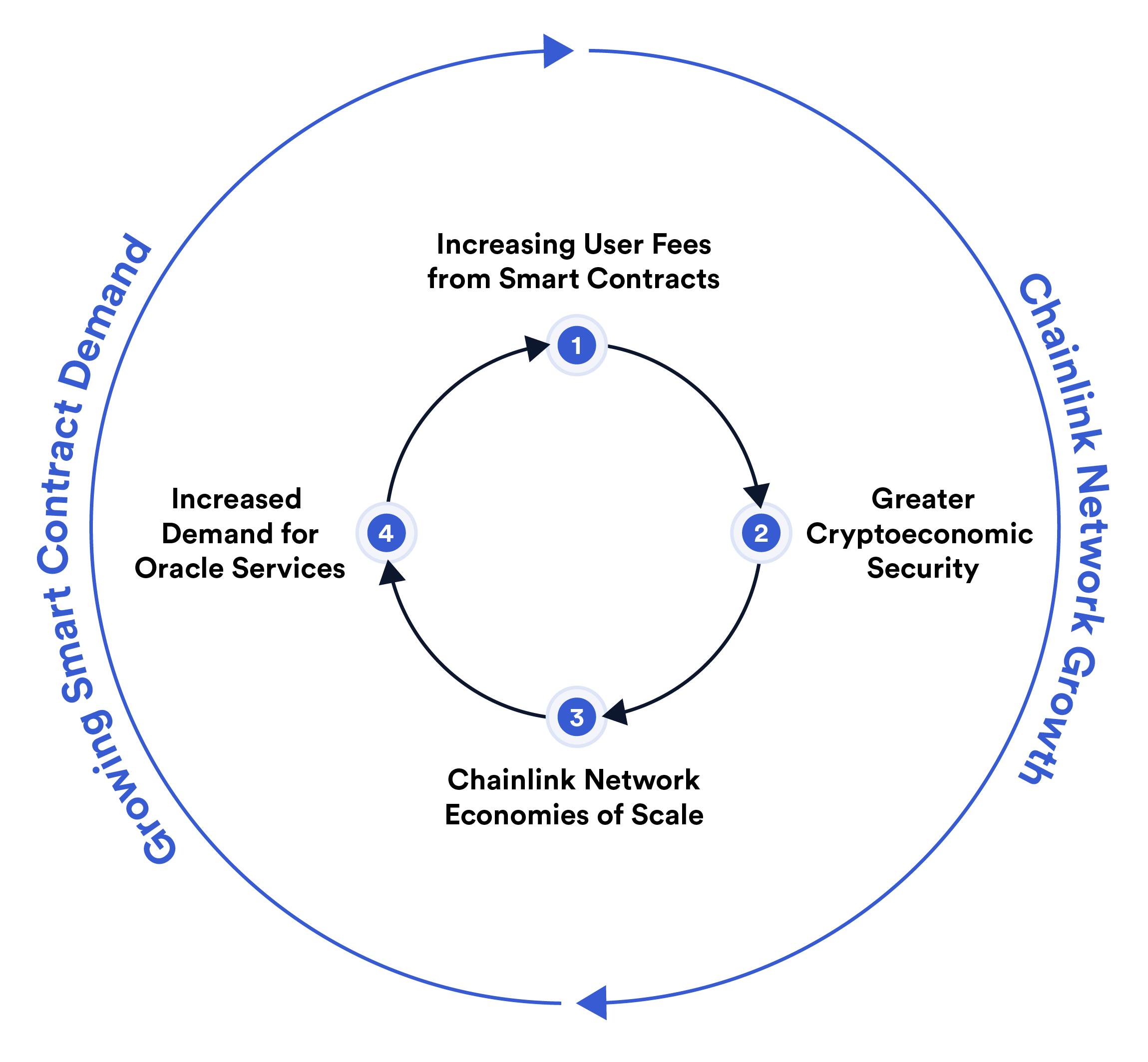

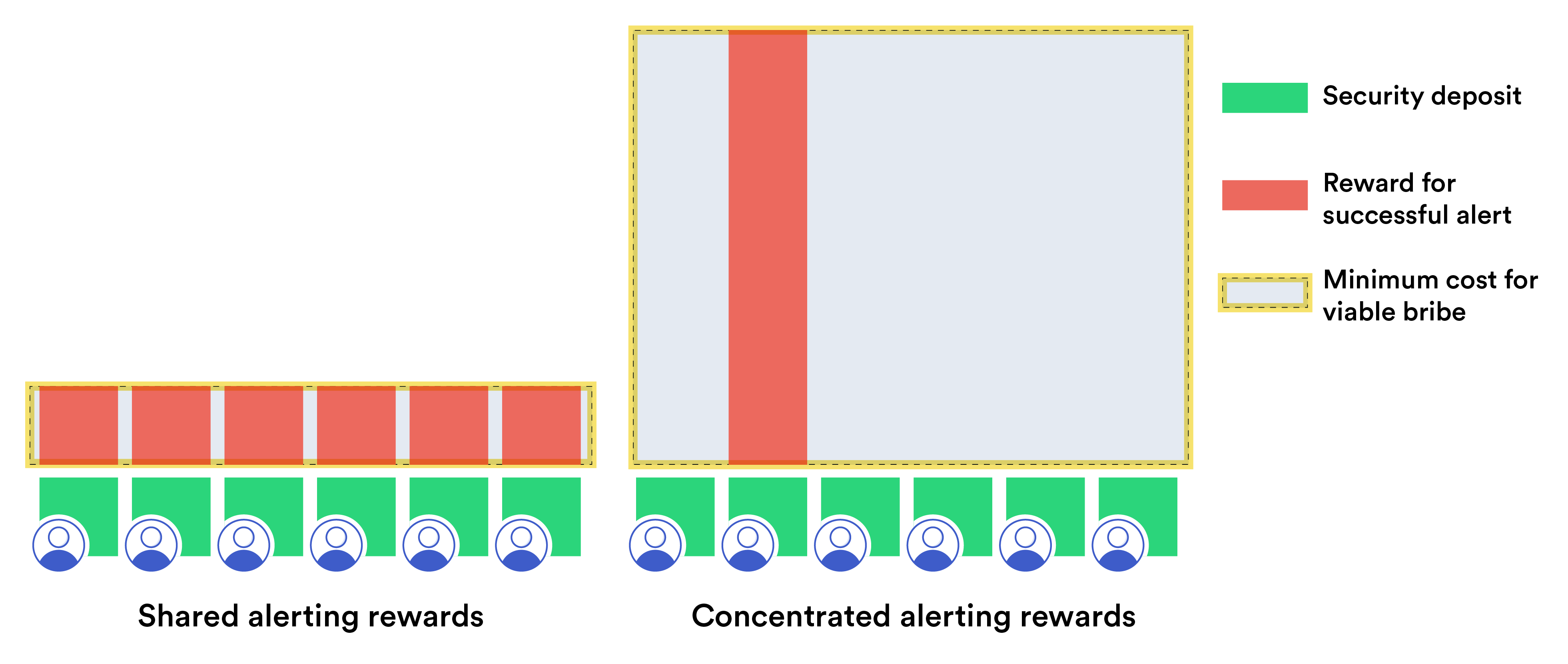

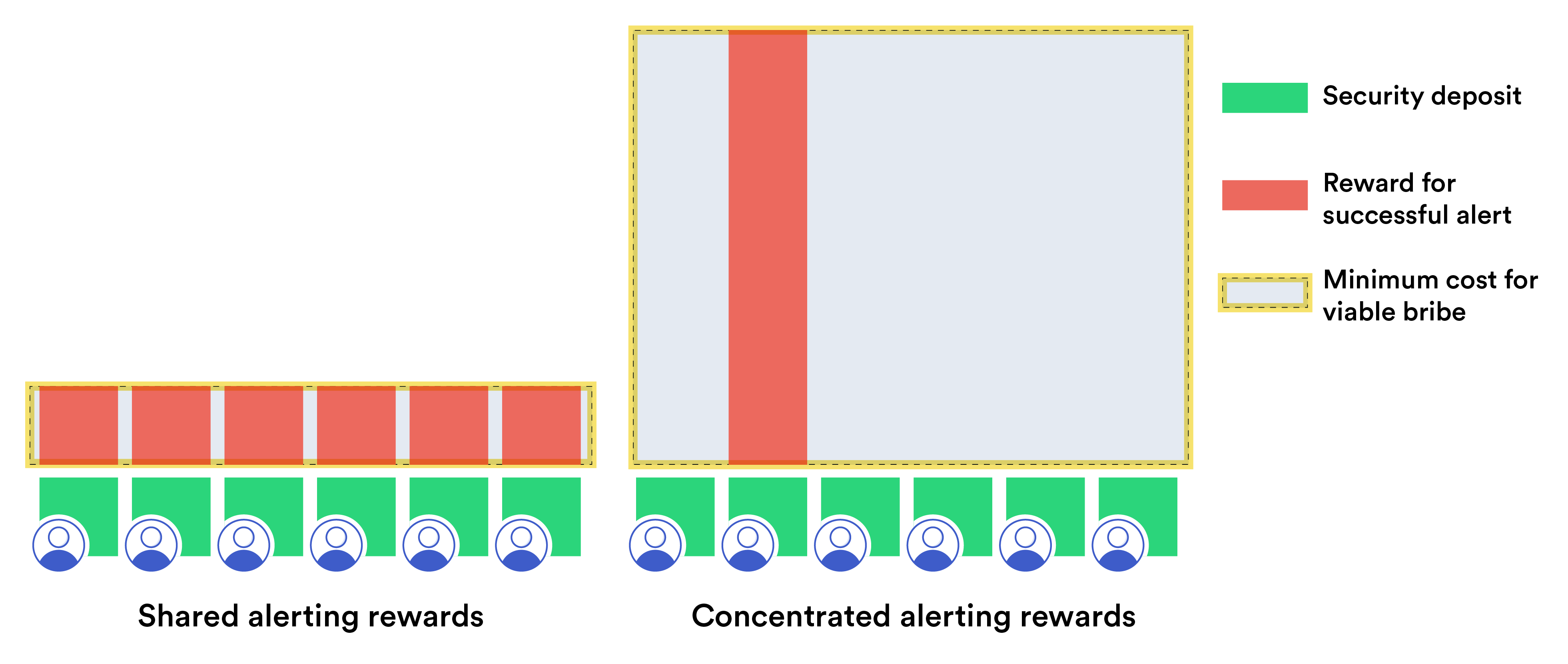

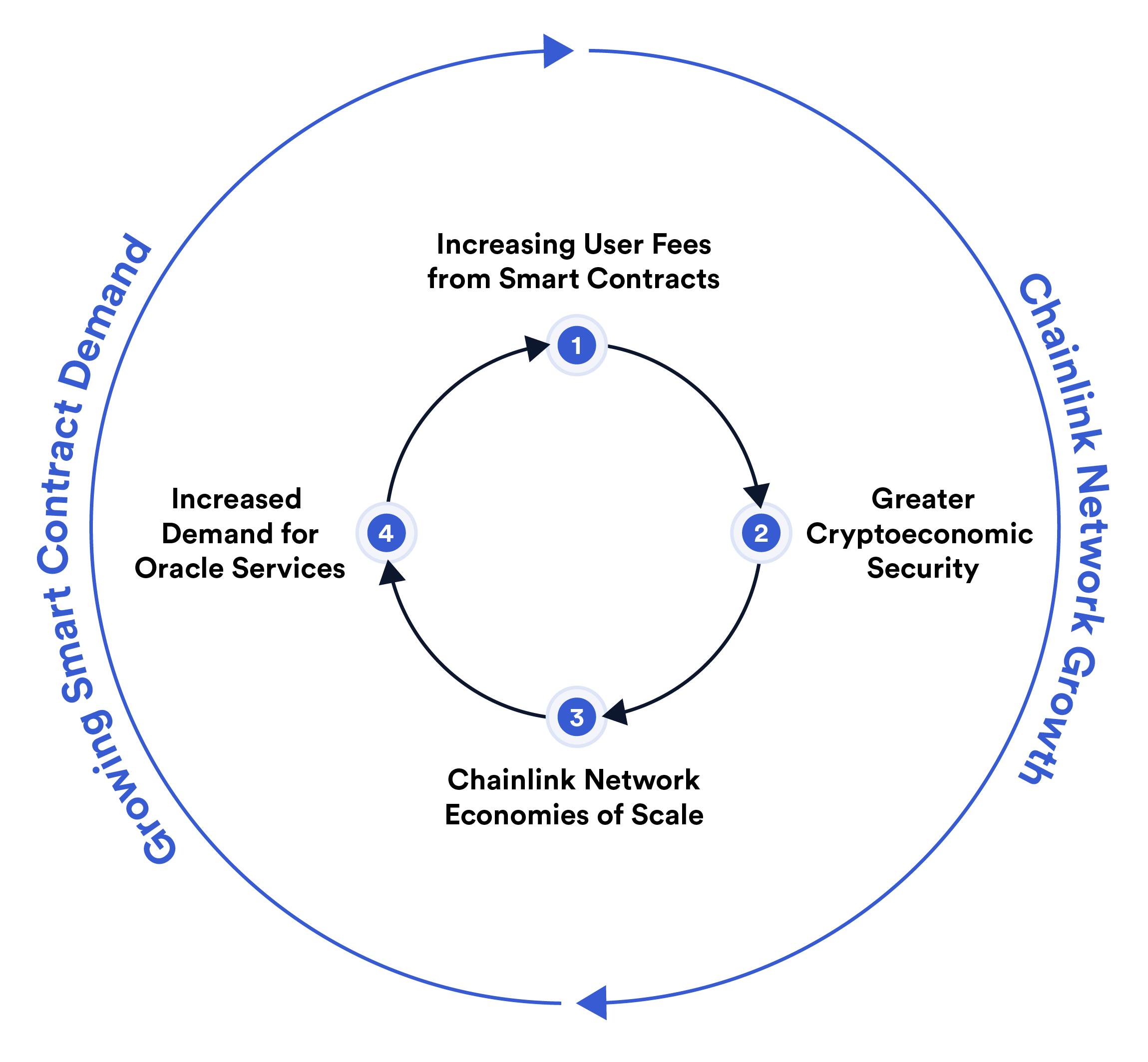

Hình 7: Mô tả khái niệm về mục tiêu giảm thiểu sự tin cậy của Chainlink, đó là giảm thiểu nhu cầu của người dùng về hành vi chính xác của DON và các nguồn dữ liệu như web máy chủ. Điểm nổi bật màu vàng trong hình biểu thị các locus giảm thiểu độ tin cậy: DON và bộ máy chủ web cá nhân hoặc thiểu số. Điểm nổi bật màu hồng biểu thị các thành phần hệ thống có độ tin cậy cao theo giả định: hợp đồng trên blockchain và phần lớn của các máy chủ web, tức là các máy chủ web tổng hợp. Tuy nhiên, điều quan trọng không kém là đảm bảo rằng các nút có động cơ tài chính để hoạt động đúng đắn. Đặt cược, tức là yêu cầu các nút cung cấp tiền gửi LINK và cắt giảm (tịch thu) số tiền gửi này trong trường hợp có hành vi sai trái, sẽ đóng vai trò quan trọng trong Chainlink. Đây là một thiết kế khuyến khích quan trọng đã được sử dụng ở một số blockchain, ví dụ: [81, 103, 120, 204]. Tuy nhiên, việc đặt cược vào Chainlink trông rất khác so với staking ở chế độ độc lập blockchains. Đặt cược vào blockchain nhằm mục đích ngăn chặn các cuộc tấn công vào sự đồng thuận. Nó có một mục tiêu khác nhau trong Chainlink: đảm bảo gửi kịp thời các báo cáo chính xác oracle. Hệ thống staking được thiết kế tốt cho mạng oracle sẽ thực hiện các cuộc tấn công như hối lộ không có lợi cho đối thủ, ngay cả khi mục tiêu là smart contract có chỉ số cao giá trị tiền tệ. Trong bài viết này, chúng tôi trình bày cách tiếp cận chung với staking trong Chainlink bằng ba khóa đổi mới:1. Một mô hình đối nghịch mạnh mẽ bao gồm các cuộc tấn công bị bỏ qua trong cách tiếp cận. Một ví dụ là cái mà chúng tôi gọi là hối lộ tiềm năng. Đây là một hình thức hối lộ xác định nút nào nhận hối lộ trên cơ sở có điều kiện, ví dụ: đưa ra các khoản hối lộ được đảm bảo trước cho các nút mà cơ chế staking chọn tại ngẫu nhiên cho các vai trò cụ thể (chẳng hạn như kích hoạt việc xét xử báo cáo). 2. Tác động siêu tuyến tính staking, nghĩa là một cách không chính thức rằng để thành công, đối thủ phải có ngân sách $B lớn hơn tổng số tiền gửi của tất cả oracle nút. Chính xác hơn, chúng tôi muốn nói rằng đó là một hàm của n, \(B(n) ≫\)dn trong một mạng gồm n oracle nút, mỗi nút có số tiền gửi cố định $d (chính thức hơn, \(B(n) is asymptotically larger in n than \)dn). Hình 8 đưa ra một cái nhìn khái niệm về tài sản này. 3. Khung khuyến khích tiềm ẩn (IIF), một mô hình khuyến khích mà chúng tôi đã nghĩ ra để bao gồm các ưu đãi có thể đo lường được theo kinh nghiệm ngoài khoản tiền gửi rõ ràng staking tiền, bao gồm cả cơ hội tính phí trong tương lai của các nút. IIF mở rộng khái niệm về cổ phần ngoài tiền gửi nút rõ ràng. Hình 8: Sơ đồ khái niệm mô tả tỷ lệ siêu tuyến tính trong Chainlink staking. các hối lộ $B(n) mà đối thủ yêu cầu tăng nhanh hơn về n so với số tiền gửi tổng hợp $dn trong số tất cả các nút oracle. Chúng tôi cho thấy tác động của IIF và siêu tuyến tính staking cùng nhau tạo ra những gì chúng tôi gọi một chu kỳ an toàn kinh tế hiệu quả cho các mạng oracle. Khi người dùng mới vào

hệ thống, tăng thu nhập tiềm năng trong tương lai từ việc chạy các nút Chainlink, chi phí cận biên của an ninh kinh tế giảm đối với người sử dụng hiện tại và tương lai. Trong một chế độ cầu co giãn, chi phí giảm dần này sẽ khuyến khích thêm người dùng sử dụng mạng lưới, liên tục duy trì việc áp dụng trong một chu kỳ đạo đức đang diễn ra. Lưu ý: Mặc dù báo cáo chính thức này phác thảo các yếu tố quan trọng trong tầm nhìn của chúng tôi đối với sự phát triển của Chainlink nhưng nó không chính thức và bao gồm một số thông số kỹ thuật chi tiết. Chúng tôi dự định phát hành các tài liệu kỹ thuật tập trung vào các tính năng và phương pháp tiếp cận bổ sung khi chúng phát triển. Hơn nữa, điều quan trọng cần nhấn mạnh là nhiều yếu tố của tầm nhìn được trình bày ở đây (cải tiến quy mô, công nghệ bảo mật, FSS, v.v.) có thể và sẽ được triển khai ở dạng sơ bộ ngay cả trước khi DON nâng cao trở thành tính năng cơ bản của Chainlink. 1.3 Tổ chức của bài viết này Chúng tôi trình bày mô hình và ký hiệu bảo mật của mình trong Phần 2 và phác thảo Mô hình phi tập trung. API mạng Oracle trong Phần 3. Trong Phần 4, chúng tôi trình bày một số ví dụ về các ứng dụng mà DON cung cấp nền tảng triển khai hấp dẫn. Người đọc có thể tìm hiểu hầu hết các khái niệm chính của bài viết bằng cách đọc đến thời điểm này. Phần còn lại của bài viết có thêm chi tiết. Chúng tôi mô tả Trình tự hợp lý Dịch vụ (FSS) trong Phần 5 và Khung Thực thi Giao dịch (TEF) trong Phần 6. Chúng tôi mô tả cách tiếp cận của mình để giảm thiểu độ tin cậy trong Phần 7. Chúng tôi xem xét một số các yêu cầu triển khai DON quan trọng, cụ thể là triển khai tăng dần các tính năng, tư cách thành viên sổ cái động và trách nhiệm giải trình trong Phần 8. Cuối cùng, trong Phần 9, chúng tôi cung cấp tổng quan về cách tiếp cận đang phát triển của chúng tôi đối với thiết kế khuyến khích. Chúng tôi kết luận ở Phần 10. Để giúp những độc giả còn ít hiểu biết về các khái niệm trong bài viết này, chúng tôi cung cấp bảng chú giải thuật ngữ trong Phụ lục A. Chúng tôi trình bày chi tiết hơn về giao diện DON và chức năng trong Phụ lục B và trình bày một số bộ điều hợp mẫu trong Phụ lục C. Trong Phụ lục D, chúng tôi mô tả nguyên hàm mật mã cho nguồn dữ liệu được giảm thiểu độ tin cậy xác thực được gọi là chữ ký chức năng và giới thiệu một biến thể mới gọi là chữ ký chức năng rời rạc. Chúng tôi thảo luận về một số cân nhắc liên quan đến ủy ban lựa chọn cho DON trong Phụ lục F.

Einführung

Blockchain oracles werden heute oft als dezentrale Dienste mit einem Ziel angesehen: um Daten von Off-Chain-Ressourcen an blockchains weiterzuleiten. Es ist jedoch ein kleiner Schritt, von der Weiterleitung von Daten über die Verarbeitung, Speicherung bis hin zur bidirektionalen Übertragung. Diese Beobachtung rechtfertigt eine viel umfassendere Vorstellung von der Funktionalität von oracles. So auch Erfüllen Sie die wachsenden Serviceanforderungen von smart contracts und werden immer vielfältiger Technologien, die auf oracle Netzwerken basieren. Kurz gesagt, ein oracle kann und muss es tun eine universelle, bidirektionale, rechenfähige Schnittstelle zwischen und zwischen On-Chain- und Off-Chain-Systemen sein. Die Rolle von Oracles im blockchain-Ökosystem besteht darin, sich zu verbessern die Leistung, Funktionalität und Interoperabilität von smart contracts, damit sie es können Bringen Sie neue Vertrauensmodelle und Transparenz in eine Vielzahl von Branchen. Diese Transformation wird durch die Ausweitung des Einsatzes hybrider smart contracts, die verschmelzen, zustande kommen Die besonderen Eigenschaften von blockchains mit den einzigartigen Fähigkeiten von Off-Chain-Systemen wie z oracle Netzwerke und erreichen dadurch eine weitaus größere Reichweite und Leistung als On-Chain-Systeme isoliert. In diesem Whitepaper formulieren wir eine Vision für das, was wir Chainlink 2.0 nennen, eine Weiterentwicklung von Chainlink über die ursprüngliche Konzeption im ursprünglichen Chainlink Whitepaper [98] hinaus. Wir gehen davon aus, dass oracle-Netzwerke eine immer größere Rolle spielen werden Sie ergänzen und verbessern bestehende und neue blockchains, indem sie schnelle, zuverlässige und die Vertraulichkeit wahrende universelle Konnektivität und Berechnung für Hybrid bereitstellen smart contracts. Wir glauben, dass sich oracle Netzwerke sogar zu Versorgungsunternehmen entwickeln werden zum Exportieren hochintegrierter blockchain-Daten in Systeme außerhalb des blockchain Ökosystem. Heutzutage kommen Chainlink Knoten, die von verschiedenen Einheiten betrieben werden, in oracle Netzwerken zusammen, um Daten in sogenannten Berichten an smart contracts weiterzuleiten. Wir können solche einsehen oracle Knoten als Ausschuss ähnlich dem in einem klassischen Konsens blockchain [72], aber mit dem Ziel, bestehende blockchains zu unterstützen, anstatt freistehende Funktionalität bereitzustellen. Mit überprüfbaren Zufallsfunktionen (VRF) und Off-Chain Reporting (OCR) entwickelt sich Chainlink bereits zu einem allgemeinen Framework und einer Infrastruktur für die Bereitstellung der Rechenressourcen, die smart contracts benötigen erweiterte Funktionalität. Die Grundlage unseres Plans für Chainlink 2.0 ist das, was wir Decentralized Oracle nennen Netzwerke, kurz DONs. Da wir den Begriff „oracle Netzwerk“ im eingeführt haben Original Chainlink Whitepaper [98], oracles haben immer umfangreichere Funktionen entwickelt und Breite der Anwendung. In diesem Artikel bieten wir eine neue Definition des Begriffs „gemäß“ an zu unserer Zukunftsvision für das Ökosystem Chainlink. In dieser Ansicht ist ein DON ein Netzwerk verwaltet von einem Komitee aus Chainlink Knoten. Es basiert auf einem Konsensprotokoll unterstützt eine unbegrenzte Anzahl von oracle-Funktionen, die von der zur Bereitstellung ausgewählt wurden Ausschuss. Ein DON fungiert somit als blockchain Abstraktionsschicht und stellt Schnittstellen bereit zu Off-Chain-Ressourcen sowohl für smart contracts als auch für andere Systeme. Es bietet auch Zugang zu hocheffizienten und dennoch dezentralen Off-Chain-Rechenressourcen. Im Allgemeinen, a DON unterstützt Operationen auf einer Hauptkette. Ziel ist es, sichere und flexibleble Hybrid smart contracts, die On-Chain- und Off-Chain-Berechnung mit kombinieren Verbindung zu externen Ressourcen. Wir betonen, dass auch bei der Verwendung von Ausschüssen in DONs, Chainlink selbst bleibt von Natur aus erlaubnislos. DONs dienen als Grundlage einer Erlaubnislosigkeit Framework, in dem Knoten zusammenkommen können, um benutzerdefinierte oracle-Netzwerke zu implementieren ihre eigenen Regime für die Knoteneinbindung, die erlaubt oder nicht erlaubt sein können. Mit DONs als Grundlage planen wir, uns in Chainlink 2.0 auf Fortschritte in sieben Bereichen zu konzentrieren Schlüsselbereiche: hybride smart contracts, Abstraktion der Komplexität, Skalierung, Vertraulichkeit, Auftragsfairness für Transaktionen, Vertrauensminimierung und anreizbasierte (kryptoökonomische) Sicherheit. In dieser Papiereinleitung präsentieren wir einen Überblick über Dezentralisierung Oracle Networks in Abschnitt 1.1 und dann unsere sieben wichtigsten Innovationsbereiche in Abschnitt 1.2. Den Aufbau des restlichen Artikels beschreiben wir in Abschnitt 1.3. 1.1 Dezentrale Oracle-Netzwerke Dezentrale Oracle-Netzwerke sind darauf ausgelegt, die Funktionen zu verbessern und zu erweitern von smart contracts auf einem Ziel blockchain oder einer Hauptkette durch Funktionen, die es sind nicht nativ verfügbar. Sie tun dies, indem sie die drei grundlegenden Ressourcen bereitstellen, die in zu finden sind Computersysteme: Vernetzung, Speicherung und Berechnung. Ein DON möchte anbieten diese Ressourcen mit starken Vertraulichkeits-, Integritäts- und Verfügbarkeitseigenschaften1 als sowie Verantwortlichkeit. DONs werden von Ausschüssen von oracle Knoten gebildet, die zusammenarbeiten, um eine bestimmte Aufgabe zu erfüllen Job anzunehmen oder sich dafür zu entscheiden, eine langfristige Beziehung aufzubauen, um beständige Dienstleistungen zu erbringen an Kunden. DONs sind blockchain-agnostisch konzipiert. Sie versprechen, als zu dienen Ein leistungsstarkes und flexibles Tool für Anwendungsentwickler, mit dem sie Off-Chain-Unterstützung erstellen können ihre smart contracts auf jeder unterstützten Hauptkette. Zwei Arten von Funktionalitäten realisieren die Fähigkeiten eines DON: ausführbare Dateien und Adapter. Ausführbare Dateien sind Programme, die kontinuierlich und dezentral auf dem DON laufen. Obwohl sie die Assets der Hauptkette nicht direkt speichern, bieten sie wichtige Vorteile, darunter eine hohe Leistung und die Möglichkeit, vertrauliche Daten zu verarbeiten Berechnung. Ausführbare Dateien laufen autonom auf einem DON und sind deterministisch Operationen. Sie arbeiten mit Adaptern zusammen, die den DON mit externen Ressourcen verbinden und kann von ausführbaren Dateien aufgerufen werden. Adapter, wie wir sie uns für DONs vorstellen, sind a Verallgemeinerung der externen Adapter in Chainlink heute. Während vorhandene Adapter Normalerweise holen sie Daten nur von Datenquellen ab. Adapter können bidirektional arbeiten. in DONs können sie zusätzlich die gemeinsame Berechnung durch DON-Knoten nutzen, um dies zu erreichen Zusätzliche Funktionen, wie z. B. die Verschlüsselung von Berichten zum datenschutzgerechten Konsum durch eine ausführbare Datei. Um einen Eindruck von der grundlegenden Funktionsweise eines DON zu vermitteln, zeigt Abb. 1 konzeptionell, wie a DON kann verwendet werden, um Berichte an einen blockchain zu senden und so die herkömmliche, vorhandene oracle-Funktionalität zu erreichen. DONs können jedoch viele zusätzliche Funktionen bieten, die jedoch darüber hinausgehen 1Die „CIA-Triade“ der Informationssicherheit [123, S. 26, §2.3.5].Chainlinks bestehende Netzwerke. Innerhalb der allgemeinen Struktur von Abb. 1 gilt beispielsweise: Die ausführbare Datei könnte abgerufene Vermögenspreisdaten auf dem DON aufzeichnen und diese Daten dazu verwenden Berechnen Sie beispielsweise einen nachlaufenden Durchschnitt für seine Berichte. Abbildung 1: Konzeptionelle Abbildung, die als Beispiel zeigt, wie ein dezentrales Oracle-Netzwerk grundlegende oracle-Funktionalitäten realisieren kann, d. h. Off-Chain-Daten an einen Vertrag weiterleiten. Ein Die ausführbare Datei verwendet Adapter, um Off-Chain-Daten abzurufen, auf denen sie berechnet und die Ausgabe sendet über einen anderen Adapter zu einem Ziel blockchain. (Adapter werden durch Code im initiiert DON, dargestellt durch kleine blaue Kästchen; Pfeile zeigen dabei die Richtung des Datenflusses an bestimmtes Beispiel.) Die ausführbare Datei kann außerdem lokal DON lesen und schreiben. Speicher, um den Status beizubehalten und/oder mit anderen ausführbaren Dateien zu kommunizieren. Flexible Vernetzung, Berechnung und Speicherung in DONs, alle hier dargestellt, ermöglichen eine Vielzahl neuartiger Anwendungen. Ein großer Vorteil von DONs ist ihre Fähigkeit, neue blockchain-Dienste zu starten. DONs sind ein Vehikel, mit dem bestehende oracle-Netzwerke schnell Serviceanwendungen bereitstellen können Dies würde heute die Schaffung spezieller Netzwerke erfordern. Wir geben eine Reihe von Beispiele für solche Anwendungen finden Sie in Abschnitt 4. In Abschnitt 3 stellen wir weitere Details zu DONs bereit und beschreiben ihre Fähigkeiten in Bedingungen der Schnittstelle, die sie Entwicklern und Benutzern präsentieren. 1.2 Sieben wichtige Designziele Hier gehen wir kurz auf die sieben oben aufgeführten Schlüsselschwerpunkte für die Entwicklung von ein Chainlink, nämlich:Hybride smart contracts: Im Mittelpunkt unserer Vision für Chainlink steht die Idee der Sicherheit Kombinieren von On-Chain- und Off-Chain-Komponenten in smart contracts. Wir verweisen auf Verträge Umsetzung dieser Idee als hybride smart contracts oder hybride Verträge.2 Blockchains sind und bleiben zwei entscheidende Rollen im dezentralen Service Ökosysteme: Sie sind beide Orte, an denen der Besitz von Kryptowährungen repräsentiert wird und robuste Anker für dezentrale Dienste. Intelligente Verträge müssen daher in der Kette dargestellt oder ausgeführt werden, ihre Möglichkeiten in der Kette sind jedoch stark eingeschränkt. Rein Der On-Chain-Vertragscode ist langsam, teuer und isoliert und kann nicht von der realen Welt profitieren Daten und eine Vielzahl von Funktionalitäten, die in der Kette von Natur aus nicht erreichbar sind, einschließlich verschiedener Formen vertraulicher Berechnungen und der Erzeugung von (Pseudo-)Zufälligkeiten gegen Miner / validator Manipulation usw. Damit smart contracts ihr volles Potenzial ausschöpfen können, sind daher smart contracts erforderlich muss aus zwei Teilen aufgebaut sein: einem On-Chain-Teil (den wir normalerweise mit SC bezeichnen) und ein Off-Chain-Teil, eine ausführbare Datei, die auf einem DON läuft (was wir normalerweise mit bezeichnen). exec). Ziel ist es, mit dem eine sichere Zusammensetzung der On-Chain-Funktionalität zu erreichen Vielzahl von Off-Chain-Diensten, die DONs bereitstellen möchten. Zusammen die beiden Teile einen Hybridvertrag abschließen. Wir stellen die Idee konzeptionell in Abb. 2 dar. Bereits heute Chainlink Dienste3 wie Datenfeeds und VRFs ermöglichen eine sonst unerreichbare Leistung smart contract-Anwendungen, die von DeFi über fair generierte NFTs bis hin zu dezentralen Versicherungen reichen, als erste Schritte in Richtung eines allgemeineren Rahmens. Als Chainlink Dienste Erweitern und leistungsfähiger werden, so auch unsere Vision in diesem Whitepaper wird die Leistung von smart contract-Systemen auf alle blockchains angewendet. Unsere anderen sechs Hauptschwerpunkte in diesem Whitepaper können als Handeln im Service betrachtet werden der erste, übergreifende Hybridvertrag. Bei diesen Schwerpunkten geht es darum, sichtbares zu entfernen Komplexität durch hybride Verträge zu reduzieren und zusätzliche Off-Chain-Dienste zu schaffen, die dies ermöglichen Aufbau immer leistungsfähigerer Hybridverträge und, im Falle einer Vertrauensminimierung, Stärkung der durch Hybridverträge erreichten Sicherheitseigenschaften. Wir verlassen die Idee von Hybridverträgen, die in weiten Teilen des Papiers impliziert sind, aber auch in jeder Kombination davon Die MAINCHAIN-Logik mit einem DON kann als Hybridvertrag betrachtet werden. Komplexität abstrahieren: DONs sind für die dezentrale Nutzung konzipiert Machen Sie Systeme für Entwickler und Benutzer einfacher, indem Sie die oft komplexe Maschinerie abstrahieren hinter dem leistungsstarken und flexiblen Leistungsangebot von DONs. Vorhandene Chainlink-Dienste habe diese Funktion bereits. Beispielsweise stellen Datenfeeds in Chainlink heute On-Chain-Schnittstellen dar, die es Entwicklern nicht erfordern, sich mit Details auf Protokollebene zu befassen, etwa mit den Mitteln, mit denen OCR eine Konsensberichterstattung zwischen a erzwingt 2Die Idee der On-Chain-/Off-Chain-Vertragsgestaltung ist bereits in verschiedenen Kontexten entstanden Formulare, z. B. Layer-2-Systeme, TEE-basierte blockchains [80] usw. Unser Ziel ist die Unterstützung und Verallgemeinerung Diese Ansätze und stellen sicher, dass sie den Off-Chain-Datenzugriff und andere wichtige oracle umfassen können. Dienstleistungen. 3Chainlink-Dienste umfassen eine Vielzahl dezentraler Dienste und Funktionen, die über verfügbar sind das Netzwerk. Sie werden von den zahlreichen Knotenbetreibern angeboten, die in verschiedenen oracle Netzwerken zusammengefasst sind im gesamten Ökosystem.Abbildung 2: Konzeptionelle Abbildung, die die Vertragszusammensetzung in der Kette und außerhalb der Kette darstellt. A Hybrid smart contract 3⃝besteht aus zwei komplementären Komponenten: einer On-Chain Komponente SC 1⃝, resident auf einem blockchain, und eine Off-Chain-Komponente exec 2⃝that wird auf einem DON ausgeführt. Der DON dient auch als Brücke zwischen den beiden Komponenten B. die Verbindung des Hybridvertrags mit Off-Chain-Ressourcen wie Webdiensten usw blockchains, dezentrale Speicherung usw. dezentrale Gruppe von Knoten. DONs gehen einen Schritt weiter in dem Sinne, dass sie das erweitern Leistungsspektrum, für das Chainlink Entwicklern eine Abstraktionsschicht anbieten kann begleitende optimierte Schnittstellen für High-Level-Dienste. In Abschnitt 4 stellen wir mehrere Anwendungsbeispiele vor, die diesen Ansatz verdeutlichen. Wir stellen uns beispielsweise vor, dass Unternehmen DONs als eine Form sicherer Middleware verwenden Verbinden Sie ihre Altsysteme mit blockchains. (Siehe Abschnitt 4.2.) Diese Verwendung von DONs abstrahiert die Komplexität der allgemeinen blockchain-Dynamik (Gebühren, Reorgs usw.). Es auch abstrahiert die Funktionen spezifischer blockchains und ermöglicht so Unternehmen, ihre vorhandenen Systeme mit einer immer größeren Anzahl von blockchain-Systemen zu verbinden ein Bedarf an Fachwissen in diesen Systemen oder allgemeiner in der Entwicklung dezentraler Systeme. Letztendlich ist es unser Ziel, den Abstraktionsgrad von Chainlink zu steigern. bis hin zur Implementierung dessen, was wir als dezentralen Metalayer bezeichnen. So eine Schicht würde die On-Chain-/Off-Chain-Unterscheidung für alle Entwicklerklassen abstrahieren und Benutzer von DApps, was die nahtlose Erstellung und Nutzung dezentraler Dienste ermöglicht.Um den Entwicklungsprozess zu vereinfachen, könnten Entwickler die DApp-Funktionalität im Metalayer als virtuelle Anwendung in einem einheitlichen Maschinenmodell spezifizieren. Sie könnten Verwenden Sie dann einen dezentralen Metallayer-Compiler, um die DApp automatisch als zu instanziieren eine Reihe interoperierender dezentraler Funktionalitäten, die blockchains, DONs und umfassen externe Dienstleistungen. (Einer dieser externen Dienste könnte ein Unternehmenssystem sein, wodurch die Metaschicht für Anwendungen mit älteren Unternehmenssystemen nützlich wird.) So Die Kompilierung ähnelt der Art und Weise, wie moderne Compiler und Software Development Kits (SDKs) Unterstützen Sie generalistische Programmierer dabei, das volle Potenzial heterogener Hardware auszuschöpfen Architekturen, die aus einer Allzweck-CPU und spezialisierter Hardware wie GPUs bestehen, Beschleuniger für maschinelles Lernen oder vertrauenswürdige Enklaven. Abb. 3 stellt diese Idee auf konzeptioneller Ebene dar. Hybride smart contracts sind ein erster Schritt auf dem Weg zu dieser Vision und zu einem Konzept, das wir Metaverträge nennen. Metaverträge sind dezentral codierte Anwendungen Metalayer und umfassen implizit On-Chain-Logik (smart contracts) sowie Off-Chain-Berechnung und Konnektivität zwischen verschiedenen blockchains und bestehenden Off-Chain-Logiken Dienstleistungen. Angesichts des Bedarfs an Sprach- und Compilerunterstützung, neuen Sicherheitsmodellen usw konzeptionelle und technische Harmonisierung unterschiedlicher Technologien, jedoch Realisierung eines echten dezentralen Metalayers ist ein ehrgeiziges Ziel, das wir seit langem anstreben Zeithorizont. Dennoch ist es ein hilfreiches Idealmodell, das man beim Lesen im Hinterkopf behalten sollte Dieses Papier wird hier nicht näher erläutert, aber wir planen, uns bei unserer zukünftigen Arbeit darauf zu konzentrieren Chainlink. Skalierung: Ein Ziel von herausragender Bedeutung bei unseren sich entwickelnden Designs ist die Ermöglichung Chainlink-Netzwerk, um den wachsenden Skalierungsanforderungen des blockchain-Ökosystems gerecht zu werden. Da Netzwerküberlastungen zu einem immer wiederkehrenden Problem bei bestehenden Berechtigungen werden blockchains [86], neue und leistungsfähigere blockchain Designs kommen zum Einsatz, z. B. [103, 120, 203], sowie komplementäre Layer-2-Skalierungstechnologien, z. B. [5, 12, 121, 141, 169, 186, 187]. Oracle-Dienste müssen Latenzen und Durchsätze erreichen die die Leistungsanforderungen dieser Systeme erfüllen und gleichzeitig die Gebühren in der Kette minimieren (z. B. Gaskosten) sowohl für Vertragsbetreiber als auch für normale Benutzer. Mit DONs, Chainlink Die Funktionalität zielt darauf ab, darüber hinauszugehen und eine Leistung zu liefern, die für rein webbasierte Systeme ausreichend ist. DONs erzielen einen Großteil ihrer Leistungssteigerung durch die Verwendung schneller, ausschussbasierter oder erlaubnisfreier Konsensprotokolle, die sie mit den blockchains kombinieren sie unterstützen. Wir erwarten, dass viele DONs mit unterschiedlichen Konfigurationen parallel laufen; Verschiedene DApps und Benutzer können Kompromisse bei den zugrunde liegenden Konsensentscheidungen eingehen entsprechend ihren Anwendungsanforderungen. DONs können faktisch als Layer-2-Technologien betrachtet werden. Wir erwarten das unter Andere Dienste, DONs, unterstützen das Transaction Execution Framework (TEF), das erleichtert die effiziente Integration von DONs und damit oracles mit anderen Hochleistungssystemen Layer-2-Systeme – z. B. rollups, Systeme, die Transaktionen außerhalb der Kette bündeln, um zu erreichen Leistungsverbesserungen. Wir stellen den TEF in Abschnitt 6 vor.

Abbildung 3: Konzeptionelle Abbildung, die die ideale Realisierung einer dezentralen Metaschicht zeigt. Für Um die Entwicklung zu vereinfachen, spezifiziert ein Entwickler eine DApp, die rosa hervorgehoben ist, als virtuelle Anwendung in einem einheitlichen Maschinenmodell. Ein dezentraler Metallayer-Compiler generiert automatisch entsprechende interoperierende Funktionalitäten: smart contracts (bezeichnet mit durch SC), Logik (gekennzeichnet durch exec) auf DONs, Adapter, die eine Verbindung zu externen Zieldiensten herstellen usw., wie in der gelben Hervorhebung angezeigt. Abb. 4 zeigt konzeptionell, wie DONs die Skalierung von blockchain (smart contract) verbessern durch Konzentration der Transaktions- und oracle-Berichtsverarbeitung außerhalb der Kette statt auf der Kette Kette. Diese Verschiebung des Hauptberechnungsorts reduziert die Transaktionslatenz und Senkung der Gebühren bei gleichzeitiger Steigerung des Transaktionsdurchsatzes. Vertraulichkeit: Blockchains bieten beispiellose Transparenz für smart contracts und die von ihnen realisierten Anwendungen. Es besteht jedoch ein grundsätzliches Spannungsverhältnis zwischen Transparenz und Vertraulichkeit. Heutzutage ist beispielsweise die dezentrale Austauschtransaktion der BenutzerAbbildung 4: Konzeptionelle Abbildung, die zeigt, wie dezentrale Oracle-Netzwerke das verbessern Skalierung von blockchain-aktivierten smart contracts. Abbildung A ⃝zeigt ein herkömmliches oracle Architektur. Transaktionen werden direkt an blockchain gesendet, ebenso wie oracle-Berichte. Daher ist der gelb hervorgehobene blockchain der Hauptstandort für die Transaktionsverarbeitung. Abbildung B⃝zeigt die Verwendung eines DON zur Unterstützung von Verträgen auf dem blockchain. A DON Die ausführbare Datei verarbeitet Transaktionen zusammen mit Daten aus externen Systemen und leitet sie weiter Ergebnisse – z. B. gebündelte Transaktionen oder Vertragsstatusänderungen, die sich aus den Auswirkungen der Transaktionen ergeben – an den blockchain. Der gelb hervorgehobene DON ist somit der wichtigste Ort für die Transaktionsverarbeitung. Aktionen werden in der Kette aufgezeichnet, was die Überwachung des Austauschverhaltens erleichtert, aber auch Finanztransaktionen der Nutzer öffentlich sichtbar machen. Ebenso werden Daten an smart weitergeleitet Verträge bleiben in der Kette. Dies macht solche Daten bequem überprüfbar, fungiert aber als ein negativer Anreiz für Datenanbieter, die smart contracts mit sensiblen Daten versorgen möchten proprietäre Daten. Wir glauben, dass oracle Netzwerke eine entscheidende Rolle bei der Beschleunigung der nächsten Generation spielen werden Systeme, die die inhärente Transparenz von blockchains mit neuen Vertraulichkeitsschutzfunktionen kombinieren. In diesem Artikel zeigen wir anhand von drei Hauptansätzen, wie sie dies tun werden: • Adapter zur Wahrung der Vertraulichkeit: Zwei Technologien mit geplanter Bereitstellung In den Netzwerken von Chainlink ermöglichen DECO [234] und Town Crier [233] den Knoten oracle Rufen Sie Daten aus Off-Chain-Systemen auf eine Weise ab, die die Privatsphäre und Daten der Benutzer schützt Vertraulichkeit. Sie werden eine Schlüsselrolle bei der Entwicklung von Adaptern für DONs spielen. (Einzelheiten zu diesen beiden Technologien finden Sie in Abschnitt 3.6.2.) • Vertrauliche Berechnung: DONs können ihre Berechnung einfach vor der Verwendung von blockchains verbergen. Durch die Verwendung sicherer Mehrparteien-Berechnungs- und/oder vertrauenswürdiger Ausführungsumgebungen ist auch eine stärkere Vertraulichkeit in den DON-Knoten möglich Berechnen Sie Daten, für die Sie selbst keinen Einblick haben.

• Unterstützung für vertrauliche Layer-2-Systeme: Das TEF ist darauf ausgelegt, eine Vielzahl von Layer-2-Systemen zu unterstützen, von denen viele Zero-Knowledge-Beweise zur Bereitstellung nutzen verschiedene Formen der Vertraulichkeit von Transaktionen. Wir diskutieren diese Ansätze in Abschnitt 3 (mit zusätzlichen Details in Abschnitt 6, Anhang B.1 und Anhang B.2). Abb. 5 zeigt eine konzeptionelle Ansicht, wie vertrauliche Daten mithilfe vertraulicher Adapter und von externen Quellen zu einem smart contract fließen können vertrauliche Berechnung in einem DON. Abbildung 5: Konzeptdiagramm von Vorgängen zur Wahrung der Vertraulichkeit in einem DON on sensible Daten (gelb hervorgehoben). Sensible Quelldaten (schwarze Kreise) im Web Server werden mit vertraulichkeitserhaltenden Adaptern (blaue, doppelpfeilige Linien) in den DON extrahiert. Der DON empfängt abgeleitete Daten (hohle Kreise) von diesen Adaptern – das Ergebnis der Anwendung einer Funktion oder beispielsweise der Weitergabe von Geheimnissen auf die sensible Quelle Daten. Eine ausführbare Datei auf DON kann vertrauliche Berechnungen auf abgeleitete Daten anwenden um einen Bericht (Doppelkreis) zu erstellen, den er über einen Adapter an den blockchain sendet. Wir glauben, dass leistungsstarke Tools für den Umgang mit vertraulichen Daten ein Ganzes eröffnen werden Anwendungsspektrum. Dazu gehören private dezentrale (und zentralisierte) Finanzierungen, dezentrale Identitäten, kreditbasierte On-Chain-Kredite sowie effizientere und effizientere Finanzierungen benutzerfreundliche Know-Your-Customer- und Akkreditierungsprotokolle, wie wir in Abschnitt 4 besprechen. Auftragsfairness bei Transaktionen: Die heutigen blockchain-Designs haben etwas Schmutziges Offenes Geheimnis: Sie sind flüchtig zentralisiert. Bergleute und validators können Trans-Aktionen, wie auch immer sie sich entscheiden. Die Transaktionsreihenfolge kann auch von Benutzern manipuliert werden eine Funktion der von ihnen gezahlten Netzgebühren (z. B. Gaspreise in Ethereum) und für einige Umfang durch die Nutzung schneller Netzwerkverbindungen. Eine solche Manipulation kann z Nehmen Sie zum Beispiel die Form des Front-Runnings an, bei dem ein strategischer Akteur wie ein Bergmann beteiligt ist beobachtet die Transaktion eines Benutzers und fügt seine eigene ausbeuterische Transaktion in eine frühere ein Position im selben Block – effektiver Diebstahl von Geld vom Benutzer durch Nutzung von Vorkenntnissen über die Transaktion des Benutzers. Beispielsweise kann ein Bot eine Kauforder aufgeben vor einem Benutzer. Es kann dann von der dadurch verursachten Vermögenspreissteigerung profitieren Handel des Benutzers. An vorderster Front einige Bots, die normalen Benutzern schaden – analog zu Hochfrequenz Der Handel an der Wall Street ist bereits weit verbreitet und gut dokumentiert [90], ebenso wie damit verbunden Angriffe wie Backrunning [159] und automatisierte Transaktionsnachahmung [195]. Kürzlich sind sogar Vorschläge aufgetaucht, die Auftragsausbeutung durch Bergleute zu systematisieren [110]. Layer-2-Technologien wie rollups lösen das Problem nicht, sondern führen lediglich zu einer Neuzentralisierung Bestellen und es in die Hände der Entität legen, die eine rollup erstellt. Eines unserer Ziele ist die Einführung eines Dienstes namens Fair Sequencing in Chainlink Dienste (FSS) [137]. FSS hilft smart contract Designern dabei, eine faire Bestellung für ihre Produkte sicherzustellen Transaktionen und vermeiden Sie Front-Running-, Back-Running- und damit verbundene Angriffe auf Benutzertransaktionen sowie andere Arten von Transaktionen, wie z. B. die oracle-Berichtsübertragung. FSS ermöglicht es einem DON, Ideen wie den strengen, zeitlichen Begriff der Ordnungsgerechtigkeit umzusetzen, der in [144] eingeführt wurde. Als Nebeneffekt kann FSS auch das Netzwerk der Benutzer beeinträchtigen Gebühren (z. B. Benzinkosten). Kurz gesagt, in FSS durchlaufen Transaktionen den DON, anstatt direkt an ein Ziel smart contract weiterzuleiten. Der DON ordnet die Transaktionen an und leitet sie dann weiter sie zum Vertrag. Abbildung 6: Beispiel für den Nutzen von FSS. Abb. A ⃝zeigt, wie ein Bergmann seine Ressourcen ausbeutet Zentralisierte Befugnis zur Bestellung von Transaktionen, kann ein Transaktionspaar austauschen: Transaktion 1⃝ kommt vor 2⃝ an, aber der Miner sequenziert es stattdessen nach 2⃝. Im Gegensatz dazu zeigt Abb. B⃝ wie ein DON den Bestellvorgang zwischen DON-Knoten dezentralisiert. Wenn ein Quorum von Ehrliche Knoten erhalten 1⃝vor 2⃝, das FSS bewirkt, dass 1⃝vor 2⃝in der Kette erscheint – Verhinderung der Neuordnung von Minern durch Anhängen vertraglich durchsetzbarer Sequenznummern. Abb. 6 vergleicht Standard-Mining mit FSS. Es zeigt, wie im Standard-MiningDer Prozess der Transaktionsbestellung ist beim Miner zentralisiert und unterliegt daher Manipulation, wie z. B. die Neuordnung eines Transaktionspaars hinsichtlich ihres Eintreffens Zeiten. Im Gegensatz dazu ist der Prozess in FSS dezentral auf DON-Knoten verteilt. Vorausgesetzt FSS ist ein Quorum ehrlicher Knoten und hilft bei der Durchsetzung von Richtlinien wie der zeitlichen Reihenfolge von Transaktionen, wodurch die Manipulationsmöglichkeiten durch Bergleute und andere Unternehmen verringert werden. Da die Benutzer außerdem nicht um bevorzugte Bestellungen auf der Grundlage des Gaspreises konkurrieren müssen, Sie können relativ niedrige Gaspreise zahlen (während Transaktionen aus dem DON gebündelt werden können). für Gaseinsparungen). Vertrauensminimierung: Unser allgemeines Ziel bei der Gestaltung von DONs ist es, eine hohe Qualität zu ermöglichen vertrauenswürdige Unterstützungsebene für smart contracts und andere oracle-abhängige Systeme durch Dezentralisierung, kryptografische Tools und kryptoökonomische Garantien. Ein DON selbst ist dezentral und Benutzer können aus jedem verfügbaren DON wählen unterstützt die Hauptkette, auf der sie operieren oder zusätzliche DONs erzeugen möchten mit Komitees von Knotenpunkten, denen sie vertrauen. Bei einigen Anwendungen, insbesondere smart contracts, Chainlink-Benutzern, kann dies jedoch der Fall sein Bevorzugen Sie ein Vertrauensmodell, das die von einem DON unterstützte Hauptkette als vertrauenswürdiger behandelt als der DON selbst. Für solche Benutzer haben wir bereits die Möglichkeit, sie in das zu integrieren Architektur des Chainlink-Netzwerks eine Reihe von Mechanismen, die Verträge ermöglichen auf einer Hauptkette, um die von DONs bereitgestellten Sicherheitsgarantien zu stärken, während an der Gleichzeitig werden auch Schutzmaßnahmen gegen die Möglichkeit beschädigter Datenquellen durchgesetzt wie zum Beispiel die Webserver, von denen der DON Daten bezieht. Wir beschreiben diese Mechanismen in Abschnitt 7. Sie fallen unter fünf Hauptüberschriften: • Datenquellenauthentifizierung: Tools, die es Datenanbietern ermöglichen, digital zu signieren ihre Daten und stärken dadurch die Überwachungskette zwischen dem Ursprung und Vertrauensvertrag. • DON-Minderheitsberichte: Flags, die von einer Minderheitsteilmenge von DON-Knoten ausgegeben werden beobachtet mehrheitliches Fehlverhalten im DON. • Leitplanken: Logik in einer Hauptkette, die anomale Bedingungen erkennt und pausiert oder die Vertragsausführung stoppt (oder andere Abhilfemaßnahmen einleitet). • Vertrauensminimierte Governance: Verwendung von Aktualisierungen mit schrittweiser Veröffentlichung, um die Inspektion durch die Gemeinschaft zu erleichtern, sowie dezentrale Notfalleingriffe für schnelle Reaktion auf Systemausfälle. • Dezentrale Entitätsauthentifizierung: Verwendung einer Public-Key-Infrastruktur (PKI) zur Identifizieren Sie Entitäten im Netzwerk Chainlink. Abb. 7 zeigt ein konzeptionelles Schema unserer Ziele zur Vertrauensminimierung. Anreizbasierte (kryptoökonomische) Sicherheit: Die Dezentralisierung der Berichtserstellung über oracle-Knoten hinweg trägt zur Gewährleistung der Sicherheit bei, selbst wenn einige Knoten beschädigt sind.

Abbildung 7: Konzeptionelle Darstellung des Vertrauensminimierungsziels von Chainlink, das darin besteht Minimieren Sie den Bedarf der Benutzer an einem korrekten Verhalten des DON und von Datenquellen wie dem Web Server. Gelbe Markierungen in der Abbildung weisen auf Vertrauensminimierungsorte hin: die DON und einzelne oder Minderheitsgruppen von Webservern. Rosa Markierungen kennzeichnen Systemkomponenten die von der Annahme her sehr vertrauenswürdig sind: Verträge auf der blockchain und eine Mehrheit von Webservern, also Webservern in ihrer Gesamtheit. Ebenso wichtig ist es jedoch sicherzustellen, dass Knoten einen finanziellen Anreiz haben, sich korrekt zu verhalten. Abstecken, d. h. die Verpflichtung der Knoten zur Bereitstellung von LINK-Einzahlungen und Slashing Die (Konfiszierung) dieser Einlagen im Falle eines Fehlverhaltens wird in Chainlink eine Schlüsselrolle spielen. Es handelt sich um ein wichtiges Anreizdesign, das bereits in einer Reihe von blockchains verwendet wird. z. B. [81, 103, 120, 204]. Das Abstecken in Chainlink sieht jedoch ganz anders aus als in staking im Standalone-Modus blockchains. Das Abstecken von blockchains zielt darauf ab, Angriffe auf den Konsens zu verhindern. Es hat eine anderes Ziel in Chainlink: Sicherstellung der rechtzeitigen Lieferung korrekter oracle-Berichte. Ein gut konzipiertes staking-System für ein oracle-Netzwerk sollte Angriffe wie Bestechung abwehren für einen Gegner unrentabel, selbst wenn das Ziel ein smart contract mit hohem Wert ist Geldwert. In diesem Artikel stellen wir einen allgemeinen Ansatz für staking in Chainlink mit drei Schlüsseln vor Innovationen:1. Ein leistungsstarkes Gegnermodell, das Angriffe umfasst, die bisher übersehen wurden Ansätze. Ein Beispiel ist das, was wir potenzielle Bestechung nennen. Dies ist eine Form von Bestechung, die bestimmt, welche Knoten unter bestimmten Bedingungen Bestechungsgelder erhalten, z. B. bietet im Voraus garantierte Bestechungsgelder für Knoten an, die ein staking-Mechanismus auswählt zufällig für bestimmte Rollen (z. B. Auslösen einer Berichtsentscheidung). 2. Superlineare staking-Auswirkung, was informell bedeutet, dass ein Gegner, um erfolgreich zu sein, über ein Budget $B verfügen muss, das größer ist als die kombinierten Einzahlungen aller oracle Knoten. Genauer gesagt meinen wir, dass als Funktion von n \(B(n) ≫\)dn in a Netzwerk aus n oracle-Knoten mit jeweils einem festen Einzahlungsbetrag $d (formeller: \(B(n) is asymptotically larger in n than \)dn). Abb. 8 gibt einen konzeptionellen Überblick über diese Eigenschaft. 3. Das Implicit-Incentive Framework (IIF), ein Anreizmodell, das wir entwickelt haben umfassen empirisch messbare Anreize, die über die explizit hinterlegten staking hinausgehen. Mittel, einschließlich der zukünftigen Gebührenmöglichkeiten der Knoten. Das IIF erweitert den Begriff von Einsatz über explizite Node-Einlagen hinaus. Abbildung 8: Konzeptdiagramm, das die superlineare Skalierung in Chainlink staking darstellt. Die Das von einem Gegner geforderte Bestechungsgeld $B(n) wächst in n schneller als die gesamten Einlagen $dn aller oracle Knoten. Wir zeigen, wie der IIF- und der superlineare staking-Einfluss zusammen das bewirken, was wir tun Rufen Sie einen positiven Kreislauf der wirtschaftlichen Sicherheit für oracle-Netzwerke an. Wenn neue Benutzer eintreten

Das System erhöht die potenziellen zukünftigen Einnahmen aus dem Betrieb von Chainlink-Knoten Die Grenzkosten der wirtschaftlichen Sicherheit sinken für aktuelle und zukünftige Nutzer. In einem Regime von Aufgrund der elastischen Nachfrage schaffen diese geringeren Kosten einen Anreiz für zusätzliche Benutzer, die zu nutzen Netzwerk, das die Akzeptanz in einem fortlaufenden positiven Kreislauf kontinuierlich fortsetzt. Hinweis: Dieses Whitepaper beschreibt zwar wichtige Elemente unserer Vision für die Entwicklung von Chainlink, ist jedoch informell und enthält nur wenige detaillierte technische Einzelheiten. Das haben wir vor Veröffentlichung fokussierter technischer Dokumente zu zusätzlichen Funktionen und Ansätzen, während diese sich weiterentwickeln. Darüber hinaus ist es wichtig zu betonen, dass viele Elemente der Vision vorgestellt werden Hier (Skalierungsverbesserungen, Vertraulichkeitstechnologien, FSS usw.) kann und wird es sein in vorläufiger Form bereitgestellt, noch bevor fortgeschrittene DONs zu einer Grundfunktion von werden Chainlink. 1.3 Organisation dieses Papiers Wir stellen unser Sicherheitsmodell und unsere Notation in Abschnitt 2 vor und skizzieren die Dezentralisierung Oracle Network API in Abschnitt 3. In Abschnitt 4 stellen wir eine Reihe von Beispielen vor Anwendungen, für die DONs eine attraktive Bereitstellungsplattform bieten. Leser können Lernen Sie die meisten Schlüsselkonzepte des Artikels kennen, indem Sie bis zu diesem Punkt lesen. Der Rest des Papiers enthält weitere Details. Wir beschreiben Fair Sequencing Services (FSS) in Abschnitt 5 und das Transaction-Execution Framework (TEF) in Abschnitt 6. Wir beschreiben unseren Ansatz zur Vertrauensminimierung in Abschnitt 7. Wir betrachten einige Wichtige DON Bereitstellungsanforderungen, nämlich inkrementelle Einführung von Funktionen, dynamische Ledger-Mitgliedschaft und Verantwortlichkeit in Abschnitt 8. Schließlich geben wir in Abschnitt 9 an Ein Überblick über unseren Entwicklungsansatz für die Gestaltung von Anreizen. Wir schließen mit Abschnitt 10. Um Lesern zu helfen, die mit den Konzepten in diesem Dokument nur begrenzt vertraut sind, haben wir In Anhang A finden Sie ein Glossar. Wir stellen weitere Details zur Schnittstelle DON vor und Funktionalität in Anhang B und stellen Sie einige Beispieladapter in Anhang C vor. In Anhang D beschreiben wir ein kryptografisches Grundelement für eine vertrauensminimierte Datenquelle Authentifizierung namens funktionale Signaturen und führen eine neue Variante namens diskretisierte funktionale Signaturen ein. Wir besprechen einige Überlegungen, die den Ausschuss betreffen Auswahl für DONs in Anhang F.

Mô hình và mục tiêu bảo mật

Mạng Oracle phi tập trung là một hệ thống phân tán riêng biệt mà chúng tôi mong đợi sẽ ban đầu được thực hiện một cách thông thường—mặc dù không nhất thiết—bởi một ủy ban giao thức đồng thuận và được điều hành bởi một tập hợp các nút oracle. DON được thiết kế chủ yếu để tăng cường khả năng của smart contract trên chuỗi chính với báo cáo oracle và các dịch vụ khác, nhưng nó có thể cung cấp các dịch vụ hỗ trợ tương tự cho các hệ thống không phảiblockchain khác và do đó không cần phải liên kết với một chuỗi chính cụ thể.