CryptoNote v2.0

本页面呈现的是 Nicolas van Saberhagen 于 2013 年发布的 CryptoNote v2.0 白皮书,该白皮书描述了 Monero 所基于的密码学基础。这并非 Monero 专属的白皮书——Monero 于 2014 年作为 CryptoNote 参考实现(Bytecoin)的分叉上线,此后已在原始协议基础上发展演进了许多。

介绍

“Bitcoin”[1]已经成功实现了p2p电子现金的概念。两者都 专业人士和公众已经开始欣赏这种便捷的组合 公共交易和 proof-of-work 作为信任模型。如今,电子现金的用户群 正在稳步增长;客户被低廉的费用和提供的匿名性所吸引 电子现金和商家对其预测和分散的排放进行评估。 Bitcoin 有 有效证明电子现金可以像纸币一样简单、像纸币一样方便 信用卡。 不幸的是,Bitcoin 有几个缺陷。例如,系统的分布式 本质上是不灵活的,在几乎所有网络用户更新其客户端之前,都会阻止新功能的实现。一些无法快速修复的关键缺陷阻碍了 Bitcoin 广泛传播。在这种不灵活的模式中,推出新项目会更有效率 而不是永久修复原来的项目。 在本文中,我们研究了Bitcoin的主要缺陷并提出了解决方案。我们相信 考虑到我们提出的解决方案的系统将带来良性竞争 不同的电子现金系统之间。我们还提出了我们自己的电子现金“CryptoNote”, 这个名字强调了电子现金的下一个突破。

Introduction

« Bitcoin » [1] est une mise en œuvre réussie du concept de monnaie électronique p2p. Les deux les professionnels et le grand public en sont venus à apprécier la combinaison pratique de transactions publiques et proof-of-work comme modèle de confiance. Aujourd'hui, la base d'utilisateurs de la monnaie électronique croît à un rythme soutenu ; les clients sont attirés par les frais peu élevés et l’anonymat assuré par la monnaie électronique et les commerçants valorisent son émission prévue et décentralisée. Bitcoin a a prouvé que l’argent électronique peut être aussi simple que le papier-monnaie et aussi pratique que le papier-monnaie. cartes de crédit. Malheureusement, Bitcoin souffre de plusieurs déficiences. Par exemple, le système distribué la nature est inflexible, empêchant la mise en œuvre de nouvelles fonctionnalités jusqu'à ce que presque tous les utilisateurs du réseau mettent à jour leurs clients. Certaines failles critiques qui ne peuvent pas être corrigées rapidement découragent les Bitcoin propagation généralisée. Dans des modèles aussi inflexibles, il est plus efficace de déployer un nouveau projet plutôt que de réparer perpétuellement le projet original. Dans cet article, nous étudions et proposons des solutions aux principales déficiences de Bitcoin. Nous croyons qu'un système prenant en compte les solutions que nous proposons conduira à une saine concurrence entre les différents systèmes de monnaie électronique. Nous proposons également notre propre monnaie électronique, « CryptoNote », un nom qui souligne la prochaine avancée dans le domaine de la monnaie électronique.

Bitcoin 缺点和可能的解决方案

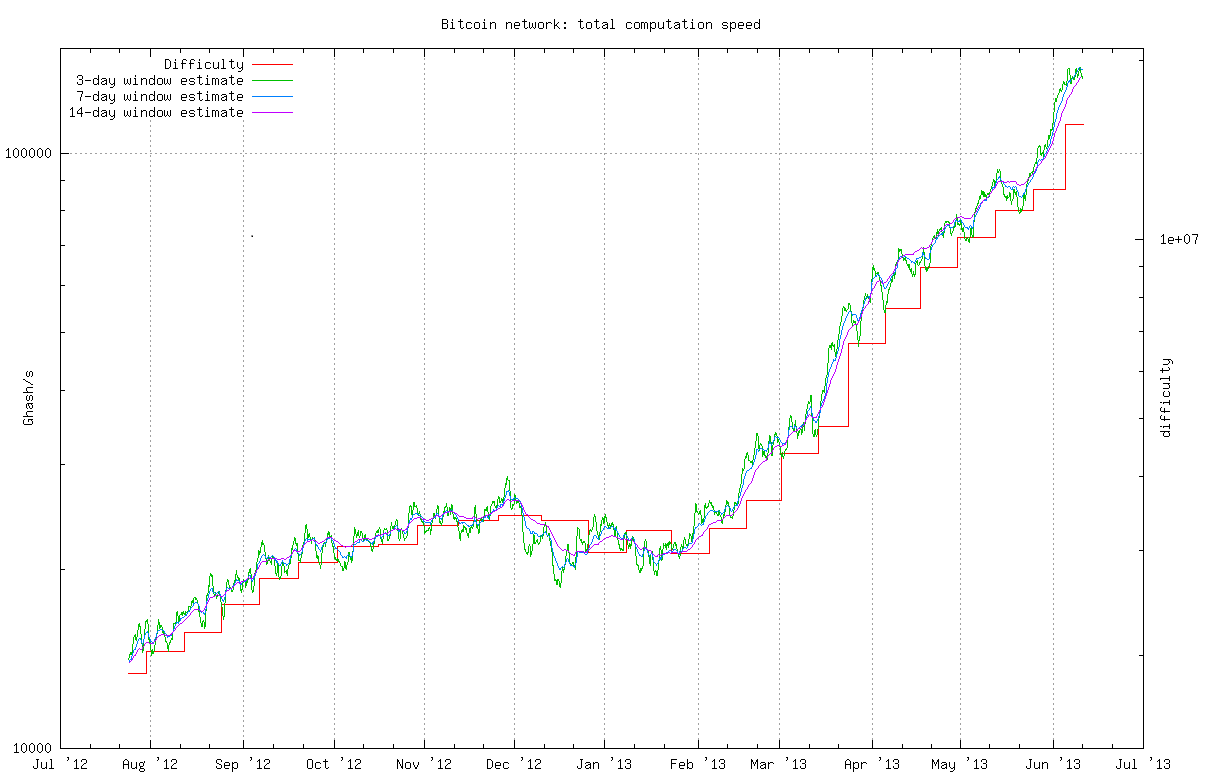

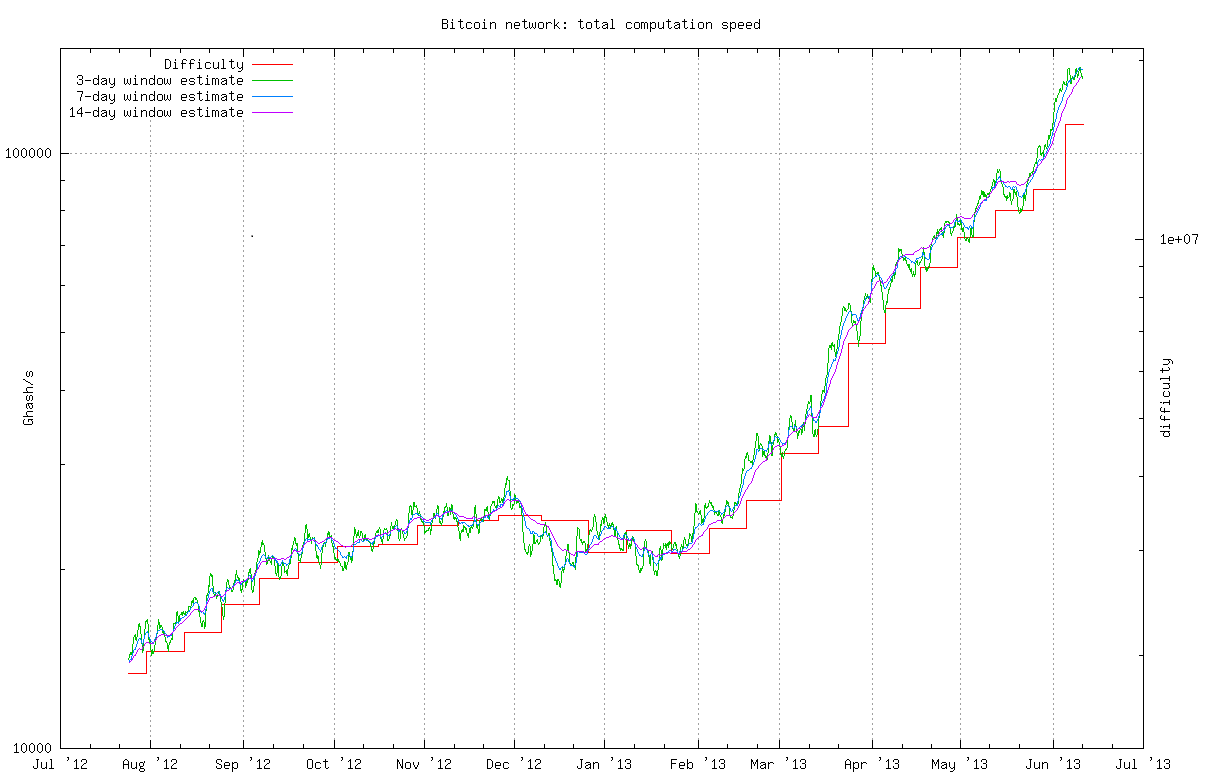

2 Bitcoin 缺点和一些可能的解决方案 2.1 交易可追溯 隐私和匿名是电子现金最重要的方面。点对点支付 寻求隐藏在第三方的视野之外,与传统的相比有明显的区别 银行业务。特别是,T. Okamoto 和 K. Ohta 描述了理想电子现金的六个标准, 其中包括“隐私:用户及其购买之间的关系必须无法追踪 任何人”[30]。从他们的描述中,我们得出了两个完全匿名的属性 电子现金模型必须满足冈本概述的要求 和太田: 不可追踪性:对于每笔传入交易,所有可能的发件人都是等概率的。 不可链接性:对于任何两个传出交易,无法证明它们被发送到 同一个人。 不幸的是,Bitcoin 不满足不可追踪性要求。由于网络参与者之间发生的所有交易都是公开的,因此任何交易都可以 1 加密笔记 v 2.0 尼古拉斯 \(\cdot\) 范 \(\cdot\) 萨伯哈根 2013 年 10 月 17 日 1 简介 “Bitcoin”[1]已经成功实现了p2p电子现金的概念。两者都 专业人士和公众已经开始欣赏这种便捷的组合 公共交易和 proof-of-work 作为信任模型。如今,电子现金的用户群 正在稳步增长;客户被低廉的费用和提供的匿名性所吸引 电子现金和商家对其预测和分散的排放进行评估。 Bitcoin 有 有效证明电子现金可以像纸币一样简单、像纸币一样方便 信用卡。 不幸的是,Bitcoin 有几个缺陷。例如,系统的分布式 本质上是不灵活的,在几乎所有网络用户更新其客户端之前,都会阻止新功能的实现。一些无法快速修复的关键缺陷阻碍了 Bitcoin 广泛传播。在这种不灵活的模式中,推出新项目会更有效率 而不是永久修复原来的项目。 在本文中,我们研究并提出了针对 Bitcoin 的主要缺陷的解决方案。我们相信 考虑到我们提出的解决方案的系统将带来良性竞争 不同的电子现金系统之间。我们还提出了我们自己的电子现金“CryptoNote”, 这个名字强调了电子现金的下一个突破。 2 Bitcoin 缺点和一些可能的解决方案 2.1 交易可追溯 隐私和匿名是电子现金最重要的方面。点对点支付 寻求隐藏在第三方的视野之外,与传统的相比有明显的区别 银行业务。特别是,T. Okamoto 和 K. Ohta 描述了理想电子现金的六个标准, 其中包括“隐私:用户及其购买之间的关系必须无法追踪 任何人”[30]。从他们的描述中,我们得出了两个完全匿名的属性 电子现金模型必须满足冈本概述的要求 和太田: 不可追踪性:对于每笔传入交易,所有可能的发件人都是等概率的。 不可链接性:对于任何两个传出交易,无法证明它们被发送到 同一个人。 不幸的是,Bitcoin 不满足不可追踪性要求。由于网络参与者之间发生的所有交易都是公开的,因此任何交易都可以 1 3 Bitcoin 绝对无法实现“不可追踪性”。当我向您发送 BTC 时,发送该钱包的钱包 不可撤销地印在 blockchain 上。毫无疑问谁发送了这些资金, 因为只有知道私钥的人才能发送它们。明确追踪到独特的来源和最终接收者。即使两个参与者交换 如果以间接方式筹集资金,适当设计的寻路方法将揭示资金的来源和 最终收件人。 还怀疑Bitcoin不满足第二个性质。 一些研究人员 指出 ([33, 35, 29, 31]) 仔细的 blockchain 分析可能会揭示之间的联系 Bitcoin 网络的用户及其交易。虽然有很多方法 争议[25],疑似可从中提取大量隐藏个人信息 公共数据库。 Bitcoin 未能满足上述两个属性使我们得出结论: 不是匿名的而是伪匿名的电子现金系统。用户发展很快 解决方案来规避这个缺点。两个直接解决方案是“洗钱服务”[2] 和 分布式方法的发展 [3, 4]。两种解决方案都基于混合的想法 一些公共交易并通过某个中间地址发送它们;反过来 存在需要可信第三方的缺点。 最近,I. Miers等人提出了一个更有创意的方案。 [28]:“零币”。零币 利用加密单向累加器和零知识证明,允许用户 将比特币“转换”为零币并使用匿名所有权证明而不是使用它们 基于显式公钥的数字签名。然而,这样的知识证明有一个常数 但大小不方便 - 大约 30kb(基于今天的 Bitcoin 限制),这使得该提案 不切实际的。作者承认该协议不太可能被大多数人接受 Bitcoin 用户 [5]。 2.2 proof-of-work 函数 Bitcoin 的创建者中本聪将多数决策算法描述为“oneCPU-one-vote”,并为他的 proof-of-work 使用了受 CPU 限制的定价函数(双 SHA-256) 计划。由于用户对单笔历史交易订单[1]进行投票,合理性和 这个过程的一致性是整个系统的关键条件。 该模型的安全性有两个缺点。首先,它需要51%的网络资源 挖矿权由诚实用户控制。其次,系统的进展(错误修复, 安全修复等...)需要绝大多数用户支持并同意 更改(当用户更新钱包软件时会发生这种情况)[6]。最后同样的投票 该机制还用于关于某些功能 [7] 的实现的集体民意调查。 这使我们能够推测 proof-of-work 必须满足的属性 定价功能。 此类功能不得使网络参与者拥有重大的 相对于其他参与者的优势;它需要普通硬件和高端硬件之间的平衡 定制设备的成本。从最近的示例 [8] 中,我们可以看到使用了 SHA-256 函数 在 Bitcoin 架构中不具备此属性,因为采矿变得更加高效 GPU 和 ASIC 设备与高端 CPU 相比。 因此,Bitcoin为投票权之间的巨大差距创造了有利条件 参与者,因为它违反了“单 CPU 一票”原则,因为 GPU 和 ASIC 所有者拥有 与 CPU 所有者相比,投票权要大得多。这是一个经典的例子 帕累托原则,即系统中 20% 的参与者控制超过 80% 的选票。 有人可能会争辩说,这种不平等与网络安全无关,因为它不是 少数参与者控制着大多数选票,但这些参与者的诚实性 重要的参与者。然而,这样的论点是有一定缺陷的,因为它实际上是 廉价专用硬件出现的可能性,而不是参与者的诚实度 构成威胁。为了证明这一点,让我们看下面的例子。假设有一个恶意 个人通过廉价的方式创建自己的矿场,从而获得显着的挖矿能力 2 明确追踪到独特的来源和最终接收者。即使两个参与者交换 如果以间接方式筹集资金,适当设计的寻路方法将揭示资金的来源和 最终收件人。 还怀疑Bitcoin不满足第二个性质。 一些研究人员 指出 ([33, 35, 29, 31]) 仔细的 blockchain 分析可能会揭示之间的联系 Bitcoin 网络的用户及其交易。虽然有很多方法 d疑似[25],疑似可提取大量隐藏个人信息 公共数据库。 Bitcoin 未能满足上述两个属性使我们得出结论: 不是匿名的而是伪匿名的电子现金系统。用户发展很快 解决方案来规避这个缺点。两个直接解决方案是“洗钱服务”[2] 和 分布式方法的发展 [3, 4]。两种解决方案都基于混合的想法 一些公共交易并通过某个中间地址发送它们;反过来 存在需要可信第三方的缺点。 最近,I. Miers等人提出了一个更有创意的方案。 [28]:“零币”。零币 利用加密单向累加器和零知识证明,允许用户 将比特币“转换”为零币并使用匿名所有权证明而不是使用它们 基于显式公钥的数字签名。然而,这样的知识证明有一个常数 但大小不方便 - 大约 30kb(基于今天的 Bitcoin 限制),这使得该提案 不切实际的。作者承认该协议不太可能被大多数人接受 Bitcoin 用户 [5]。 2.2 proof-of-work 函数 Bitcoin 的创建者中本聪将多数决策算法描述为“oneCPU-one-vote”,并为他的 proof-of-work 使用了受 CPU 限制的定价函数(双 SHA-256) 计划。由于用户对单笔历史交易订单[1]进行投票,合理性和 这个过程的一致性是整个系统的关键条件。 该模型的安全性有两个缺点。首先,它需要51%的网络资源 挖矿权由诚实用户控制。其次,系统的进展(错误修复, 安全修复等...)需要绝大多数用户支持并同意 更改(当用户更新钱包软件时会发生这种情况)[6]。最后同样的投票 该机制还用于关于某些功能 [7] 的实现的集体民意调查。 这允许我们推测 proof-of-work 必须满足的属性 定价功能。 此类功能不得使网络参与者拥有重大的 相对于其他参与者的优势;它需要普通硬件和高端硬件之间的平衡 定制设备的成本。从最近的示例 [8] 中,我们可以看到使用了 SHA-256 函数 在 Bitcoin 架构中不具备此属性,因为采矿变得更加高效 GPU 和 ASIC 设备与高端 CPU 相比。 因此,Bitcoin为投票权之间的巨大差距创造了有利条件 参与者,因为它违反了“单 CPU 一票”原则,因为 GPU 和 ASIC 所有者拥有 与 CPU 所有者相比,投票权要大得多。这是一个经典的例子 帕累托原则,即系统中 20% 的参与者控制超过 80% 的选票。 有人可能会争辩说,这种不平等与网络安全无关,因为它不是 少数参与者控制着大多数选票,但这些参与者的诚实性 重要的参与者。然而,这样的论点是有一定缺陷的,因为它实际上是 廉价专用硬件出现的可能性,而不是参与者的诚实度 构成威胁。为了证明这一点,让我们看下面的例子。假设有一个恶意 个人通过廉价的方式创建自己的矿场,从而获得显着的挖矿能力 2 4 据推测,如果每个用户总是通过生成新地址来帮助自己匿名 对于每笔收到的付款(这是荒谬的,但从技术上讲是“正确”的方法), 如果每个用户都坚持不发送资金来帮助其他人匿名 两次发送到同一个 BTC 地址,那么 Bitcoin 仍然只能偶尔通过 不可链接性测试。 为什么?消费者数据始终可以用来了解数量惊人的人们。 例如,参见 http://www.applieddatalabs.com/content/target-knows-it-shows 现在,想象一下这是 20 年后的未来,并进一步想象塔吉特不仅知道 关于您在 Target 的购买习惯,但他们一直在挖掘 blockchain 的所有内容 您过去使用 Coinbase 钱包进行的个人购买 十二年。 他们会说“嘿伙计,你今晚可能想买点止咳药,但你不会 明天感觉很好。” 如果正确利用多方排序,情况可能并非如此。例如,参见这个博客文章:http://blog.ezyang.com/2012/07/secure-multiparty-bitcoin-anonymization/ 我并不完全相信这一点的数学原理,但是......一次一篇论文,对吧? 需要引用。尽管 Zerocoin 协议(独立)可能还不够,但 Zerocash 协议似乎已经实现了 1kb 大小的事务。该项目由以下机构支持 当然,美国和以色列军队,所以谁知道它的坚固性。另一方面 另一方面,没有人比军方更希望能够在没有监督的情况下使用资金。 http://zerocash-project.org/ 我不相信......例如,参见 http://fc14.ifca.ai/bitcoin/papers/bitcoin14_submission_12.pdf 引用 Cryptonote 开发者 Maurice Planck(大概是化名)的话 论坛: “零币,零现金。 我必须承认,这是最先进的技术。 是的,报价 以上是对上一版本协议的分析。据我所知,这不是 288,但是384字节,但无论如何这是个好消息。 他们使用了一种名为 SNARK 的全新技术,该技术有一定的缺点:例如, 创建签名所需的公共参数的大型初始数据库(超过 1 GB)以及 创建交易所需的大量时间(超过一分钟)。最后,他们使用的是 年轻的加密货币,我提到这是一个有争议的想法:https://forum.cryptonote.org/viewtopic.php?f= ” - Maurice P. 2014 年 4 月 3 日星期四晚上 7:56 在CPU中执行的功能,不适合GPU、FPGA或ASIC 计算。 proof-of-work 中使用的“难题”被称为定价函数、成本函数或 拼图功能。

明确追踪到独特的来源和最终接收者。即使两个参与者交换 如果以间接方式筹集资金,适当设计的寻路方法将揭示资金的来源和 最终收件人。 还怀疑Bitcoin不满足第二个性质。 一些研究人员 指出 ([33, 35, 29, 31]) 仔细的 blockchain 分析可能会揭示之间的联系 Bitcoin 网络的用户及其交易。虽然有很多方法 争议[25],疑似可从中提取大量隐藏个人信息 公共数据库。 Bitcoin 未能满足上述两个属性使我们得出结论: 不是匿名的而是伪匿名的电子现金系统。用户发展很快 解决方案来规避这个缺点。两个直接解决方案是“洗钱服务”[2] 和 分布式方法的发展 [3, 4]。两种解决方案都基于混合的想法 一些公共交易并通过某个中间地址发送它们;反过来 存在需要可信第三方的缺点。 最近,I. Miers等人提出了一个更有创意的方案。 [28]:“零币”。零币 利用加密单向累加器和零知识证明,允许用户 将比特币“转换”为零币并使用匿名所有权证明而不是使用它们 基于显式公钥的数字签名。然而,这样的知识证明有一个常数 但大小不方便 - 大约 30kb(基于今天的 Bitcoin 限制),这使得该提案 不切实际的。作者承认该协议不太可能被大多数人接受 Bitcoin 用户 [5]。 2.2 proof-of-work 函数 Bitcoin 创建者中本聪将多数决策算法描述为“oneCPU-one-vote”,并为他的 proof-of-work 使用了 CPU 限制的定价函数(双 SHA-256) 计划。由于用户对单笔历史交易订单[1]进行投票,合理性和 这个过程的一致性是整个系统的关键条件。 该模型的安全性有两个缺点。首先,它需要51%的网络资源 挖矿权由诚实用户控制。其次,系统的进展(错误修复, 安全修复等...)需要绝大多数用户支持并同意 更改(当用户更新钱包软件时会发生这种情况)[6]。最后同样的投票 该机制还用于关于某些功能 [7] 的实现的集体民意调查。 这使我们能够推测 proof-of-work 必须满足的属性 定价功能。 此类功能不得使网络参与者拥有重大的 相对于其他参与者的优势;它需要普通硬件和高端硬件之间的平衡 定制设备的成本。从最近的示例 [8] 中,我们可以看到使用了 SHA-256 函数 在 Bitcoin 架构中不具备此属性,因为采矿变得更加高效 GPU 和 ASIC 设备与高端 CPU 相比。 因此,Bitcoin为投票权之间的巨大差距创造了有利条件 参与者,因为它违反了“单 CPU 一票”原则,因为 GPU 和 ASIC 所有者拥有 与 CPU 所有者相比,投票权要大得多。这是一个经典的例子 帕累托原则,即系统中 20% 的参与者控制超过 80% 的选票。 有人可能会争辩说,这种不平等与网络安全无关,因为它不是 少数参与者控制着大多数选票,但这些参与者的诚实性 重要的参与者。然而,这样的论点是有一定缺陷的,因为它实际上是 廉价专用硬件出现的可能性,而不是参与者的诚实度 构成威胁。为了证明这一点,让我们看下面的例子。假设有一个恶意 个人通过廉价的方式创建自己的矿场,从而获得显着的挖矿能力 2 明确追踪到独特的来源和最终接收者。即使两个参与者交换 如果以间接方式筹集资金,适当设计的寻路方法将揭示资金的来源和 最终收件人。 还怀疑Bitcoin不满足第二个性质。 一些研究人员 指出 ([33, 35, 29, 31]) 仔细的 blockchain 分析可能会揭示之间的联系 Bitcoin 网络的用户及其交易。虽然有很多方法 d疑似[25],疑似可提取大量隐藏个人信息 公共数据库。 Bitcoin 未能满足上述两个属性使我们得出结论: 不是匿名的而是伪匿名的电子现金系统。用户发展很快 解决方案来规避这个缺点。两个直接解决方案是“洗钱服务”[2] 和 分布式方法的发展 [3, 4]。两种解决方案都基于混合的想法 一些公共交易并通过某个中间地址发送它们;反过来 存在需要可信第三方的缺点。 最近,I. Miers等人提出了一个更有创意的方案。 [28]:“零币”。零币 利用加密单向累加器和零知识证明,允许用户 将比特币“转换”为零币并使用匿名所有权证明而不是使用它们 基于显式公钥的数字签名。然而,这样的知识证明有一个常数 但大小不便 - 大约 30kb(基于今天的 Bitcoin 限制),这使得该提案 不切实际的。作者承认该协议不太可能被大多数人接受 Bitcoin 用户 [5]。 2.2 proof-of-work 函数 Bitcoin 创建者中本聪将多数决策算法描述为“oneCPU-one-vote”,并为他的 proof-of-work 使用了 CPU 限制的定价函数(双 SHA-256) 计划。由于用户对单笔历史交易订单[1]进行投票,合理性和 这个过程的一致性是整个系统的关键条件。 该模型的安全性有两个缺点。首先,它需要51%的网络资源 挖矿权由诚实用户控制。其次,系统的进展(错误修复, 安全修复等...)需要绝大多数用户支持并同意 更改(当用户更新钱包软件时会发生这种情况)[6]。最后同样的投票 该机制还用于关于某些功能 [7] 的实现的集体民意调查。 这允许我们推测 proof-of-work 必须满足的属性 定价功能。 此类功能不得使网络参与者拥有重大的 相对于其他参与者的优势;它需要普通硬件和高端硬件之间的平衡 定制设备的成本。从最近的示例 [8] 中,我们可以看到使用了 SHA-256 函数 在 Bitcoin 架构中不具备此属性,因为采矿变得更加高效 GPU 和 ASIC 设备与高端 CPU 相比。 因此,Bitcoin为投票权之间的巨大差距创造了有利条件 参与者,因为它违反了“单 CPU 一票”原则,因为 GPU 和 ASIC 所有者拥有 与 CPU 所有者相比,投票权要大得多。这是一个经典的例子 帕累托原则,即系统中 20% 的参与者控制超过 80% 的选票。 有人可能会争辩说,这种不平等与网络安全无关,因为它不是 少数参与者控制着大多数选票,但这些参与者的诚实性 重要的参与者。然而,这样的论点是有一定缺陷的,因为它实际上是 廉价专用硬件出现的可能性,而不是参与者的诚实度 构成威胁。为了证明这一点,让我们看下面的例子。假设有一个恶意 个人通过廉价的方式创建自己的矿场,从而获得显着的挖矿能力 2 第 2 页的评论

Bitcoin Inconvénients et solutions possibles

2 Bitcoin inconvénients et quelques solutions possibles 2.1 Traçabilité des transactions La confidentialité et l’anonymat sont les aspects les plus importants de l’argent électronique. Paiements peer-to-peer cherchent à être cachés à la vue des tiers, une différence nette par rapport aux systèmes traditionnels. bancaire. En particulier, T. Okamoto et K. Ohta ont décrit six critères de la monnaie électronique idéale, qui incluait « la vie privée : la relation entre l'utilisateur et ses achats doit être introuvable par n’importe qui » [30]. De leur description, nous avons dérivé deux propriétés dont une personne totalement anonyme le modèle de monnaie électronique doit satisfaire afin de se conformer aux exigences décrites par Okamoto et Ohta : Intraçabilité : pour chaque transaction entrante, tous les expéditeurs possibles sont équiprobables. Inassociation : pour deux transactions sortantes, il est impossible de prouver qu'elles ont été envoyées à la même personne. Malheureusement, Bitcoin ne satisfait pas à l'exigence d'intracabilité. Puisque toutes les transactions qui ont lieu entre les participants du réseau sont publiques, toute transaction peut être 1 CryptoNote version 2.0 Nicolas van Saberhagen 17 octobre 2013 1 Introduction « Bitcoin » [1] est une mise en œuvre réussie du concept de monnaie électronique p2p. Les deux les professionnels et le grand public en sont venus à apprécier la combinaison pratique de transactions publiques et proof-of-work comme modèle de confiance. Aujourd'hui, la base d'utilisateurs de la monnaie électronique croît à un rythme soutenu ; les clients sont attirés par les frais peu élevés et l’anonymat assuré par la monnaie électronique et les commerçants valorisent son émission prévue et décentralisée. Bitcoin a a prouvé que l’argent électronique peut être aussi simple que le papier-monnaie et aussi pratique que le papier-monnaie. cartes de crédit. Malheureusement, Bitcoin souffre de plusieurs déficiences. Par exemple, le système distribué la nature est inflexible, empêchant la mise en œuvre de nouvelles fonctionnalités jusqu'à ce que presque tous les utilisateurs du réseau mettent à jour leurs clients. Certaines failles critiques qui ne peuvent pas être corrigées rapidement découragent les Bitcoin propagation généralisée. Dans des modèles aussi inflexibles, il est plus efficace de déployer un nouveau projet plutôt que de réparer perpétuellement le projet original. Dans cet article, nous étudions et proposons des solutions aux principales déficiences de Bitcoin. Nous croyons qu'un système prenant en compte les solutions que nous proposons conduira à une saine concurrence entre les différents systèmes de monnaie électronique. Nous proposons également notre propre monnaie électronique, « CryptoNote », un nom qui souligne la prochaine avancée dans le domaine de la monnaie électronique. 2 Bitcoin inconvénients et quelques solutions possibles 2.1 Traçabilité des transactions La confidentialité et l’anonymat sont les aspects les plus importants de l’argent électronique. Paiements peer-to-peer cherchent à être cachés à la vue des tiers, une différence nette par rapport aux systèmes traditionnels. bancaire. En particulier, T. Okamoto et K. Ohta ont décrit six critères de la monnaie électronique idéale, qui incluait « la vie privée : la relation entre l'utilisateur et ses achats doit être introuvable par n’importe qui » [30]. De leur description, nous avons dérivé deux propriétés dont une personne totalement anonyme le modèle de monnaie électronique doit satisfaire afin de se conformer aux exigences décrites par Okamoto et Ohta : Intraçabilité : pour chaque transaction entrante, tous les expéditeurs possibles sont équiprobables. Inassociation : pour deux transactions sortantes, il est impossible de prouver qu'elles ont été envoyées à la même personne. Malheureusement, Bitcoin ne satisfait pas à l'exigence d'intracabilité. Puisque toutes les transactions qui ont lieu entre les participants du réseau sont publiques, toute transaction peut être 1 3 Bitcoin échoue définitivement à l'« intraçabilité ». Quand je vous envoie du BTC, le portefeuille à partir duquel il est envoyé est irrévocablement estampillé sur le blockchain. Il n'y a aucun doute sur qui a envoyé ces fonds, car seul celui qui connaît les clés privées peut les envoyer.sans ambiguïté jusqu'à une origine et un destinataire final uniques. Même si deux participants échangent fonds de manière indirecte, une méthode de recherche de chemin correctement conçue révélera l’origine et destinataire final. On soupçonne également que Bitcoin ne satisfait pas à la deuxième propriété. Certains chercheurs a déclaré ([33, 35, 29, 31]) qu'une analyse minutieuse blockchain peut révéler un lien entre les utilisateurs du réseau Bitcoin et leurs transactions. Bien qu'un certain nombre de méthodes soient contesté [25], on soupçonne que de nombreuses informations personnelles cachées peuvent être extraites du base de données publique. L’incapacité de Bitcoin à satisfaire les deux propriétés décrites ci-dessus nous amène à conclure qu’il est il ne s'agit pas d'un système de monnaie électronique anonyme mais pseudo-anonyme. Les utilisateurs ont été rapides à développer solutions pour contourner cette lacune. Deux solutions directes étaient les « services de blanchiment » [2] et le développement de méthodes distribuées [3, 4]. Les deux solutions sont basées sur l'idée du mélange plusieurs transactions publiques et leur envoi via une adresse intermédiaire ; qui à son tour présente l’inconvénient de nécessiter un tiers de confiance. Récemment, un schéma plus créatif a été proposé par I. Miers et al. [28] : « Zérocoin ». Zérocoin utilise des accumulateurs cryptographiques unidirectionnels et des preuves sans connaissance qui permettent aux utilisateurs de « convertissez » les bitcoins en zerocoins et dépensez-les en utilisant une preuve de propriété anonyme au lieu de signatures numériques explicites basées sur une clé publique. Cependant, de telles preuves de connaissances ont une constante mais taille peu pratique - environ 30 Ko (sur la base des limites Bitcoin actuelles), ce qui fait la proposition peu pratique. Les auteurs admettent qu'il est peu probable que le protocole soit un jour accepté par la majorité des Bitcoin utilisateurs [5]. 2.2 La fonction proof-of-work Le créateur de Bitcoin, Satoshi Nakamoto, a décrit l'algorithme de prise de décision majoritaire comme « un processeur, un vote » et a utilisé une fonction de tarification liée au processeur (double SHA-256) pour son proof-of-work. schéma. Étant donné que les utilisateurs votent pour l'ordre d'historique unique des transactions [1], le caractère raisonnable et la cohérence de ce processus sont des conditions critiques pour l’ensemble du système. La sécurité de ce modèle souffre de deux inconvénients. Premièrement, cela nécessite 51 % du réseau la puissance minière doit être sous le contrôle d’utilisateurs honnêtes. Deuxièmement, la progression du système (corrections de bugs, correctifs de sécurité, etc...) nécessitent que l'écrasante majorité des utilisateurs soutiennent et acceptent le changements (cela se produit lorsque les utilisateurs mettent à jour leur logiciel de portefeuille) [6]. Enfin, ce même vote Le mécanisme est également utilisé pour les sondages collectifs sur la mise en œuvre de certaines fonctionnalités [7]. Cela nous permet de conjecturer les propriétés qui doivent être satisfaites par le proof-of-work fonction de tarification. Une telle fonction ne doit pas permettre à un participant au réseau d'avoir un avantage sur un autre participant ; cela nécessite une parité entre le matériel commun et le haut coût des appareils personnalisés. À partir des exemples récents [8], nous pouvons voir que la fonction SHA-256 utilisée dans l'architecture Bitcoin ne possède pas cette propriété car l'exploitation minière devient plus efficace sur GPU et périphériques ASIC par rapport aux processeurs haut de gamme. Par conséquent, Bitcoin crée des conditions favorables à un écart important entre le pouvoir de vote des participants car cela viole le principe « un CPU, une voix » puisque les propriétaires de GPU et d'ASIC possèdent un pouvoir de vote beaucoup plus important par rapport aux propriétaires de processeurs. C'est un exemple classique de Principe de Pareto selon lequel 20 % des participants d’un système contrôlent plus de 80 % des voix. On pourrait affirmer qu’une telle inégalité n’est pas pertinente pour la sécurité du réseau puisqu’elle n’est pas pertinente. le petit nombre de participants contrôlant la majorité des votes mais l'honnêteté de ceux-ci participants qui comptent. Cependant, un tel argument est quelque peu erroné puisqu’il s’agit plutôt du possibilité d’apparition de matériel spécialisé bon marché plutôt que l’honnêteté des participants qui constitue une menace. Pour le démontrer, prenons l’exemple suivant. Supposons qu'un malveillant L’individu acquiert un pouvoir minier significatif en créant sa propre ferme minière grâce à des prix bon marché. 2 sans ambiguïté jusqu'à une origine et un destinataire final uniques. Même si deux participants échangent fonds de manière indirecte, une méthode de recherche de chemin correctement conçue révélera l’origine et destinataire final. On soupçonne également que Bitcoin ne satisfait pas à la deuxième propriété. Certains chercheurs a déclaré ([33, 35, 29, 31]) qu'une analyse minutieuse blockchain peut révéler un lien entre les utilisateurs du réseau Bitcoin et leurs transactions. Bien qu'un certain nombre de méthodes soient réSelon le [25], on soupçonne que de nombreuses informations personnelles cachées peuvent être extraites du base de données publique. L’incapacité de Bitcoin à satisfaire les deux propriétés décrites ci-dessus nous amène à conclure qu’il est il ne s'agit pas d'un système de monnaie électronique anonyme mais pseudo-anonyme. Les utilisateurs ont été rapides à développer solutions pour contourner cette lacune. Deux solutions directes étaient les « services de blanchiment » [2] et le développement de méthodes distribuées [3, 4]. Les deux solutions sont basées sur l'idée du mélange plusieurs transactions publiques et leur envoi via une adresse intermédiaire ; qui à son tour présente l’inconvénient de nécessiter un tiers de confiance. Récemment, un schéma plus créatif a été proposé par I. Miers et al. [28] : « Zérocoin ». Zérocoin utilise des accumulateurs cryptographiques unidirectionnels et des preuves sans connaissance qui permettent aux utilisateurs de « convertissez » les bitcoins en zerocoins et dépensez-les en utilisant une preuve de propriété anonyme au lieu de signatures numériques explicites basées sur une clé publique. Cependant, de telles preuves de connaissances ont une constante mais taille peu pratique - environ 30 Ko (sur la base des limites Bitcoin actuelles), ce qui fait la proposition peu pratique. Les auteurs admettent qu'il est peu probable que le protocole soit un jour accepté par la majorité des Bitcoin utilisateurs [5]. 2.2 La fonction proof-of-work Le créateur de Bitcoin, Satoshi Nakamoto, a décrit l'algorithme de prise de décision majoritaire comme « un processeur, un vote » et a utilisé une fonction de tarification liée au processeur (double SHA-256) pour son proof-of-work. schéma. Étant donné que les utilisateurs votent pour l'ordre unique d'historique des transactions [1], le caractère raisonnable et la cohérence de ce processus sont des conditions critiques pour l’ensemble du système. La sécurité de ce modèle souffre de deux inconvénients. Premièrement, cela nécessite 51 % du réseau la puissance minière doit être sous le contrôle d’utilisateurs honnêtes. Deuxièmement, la progression du système (corrections de bugs, correctifs de sécurité, etc...) nécessitent que l'écrasante majorité des utilisateurs soutiennent et acceptent le changements (cela se produit lorsque les utilisateurs mettent à jour leur logiciel de portefeuille) [6]. Enfin, ce même vote Le mécanisme est également utilisé pour les sondages collectifs sur la mise en œuvre de certaines fonctionnalités [7]. Cela nous permet de conjecturer les propriétés qui doivent être satisfaites par le proof-of-work fonction de tarification. Une telle fonction ne doit pas permettre à un participant au réseau d'avoir un avantage sur un autre participant ; cela nécessite une parité entre le matériel commun et le haut coût des appareils personnalisés. À partir des exemples récents [8], nous pouvons voir que la fonction SHA-256 utilisée dans l'architecture Bitcoin ne possède pas cette propriété car l'exploitation minière devient plus efficace sur GPU et périphériques ASIC par rapport aux processeurs haut de gamme. Par conséquent, Bitcoin crée des conditions favorables à un écart important entre le pouvoir de vote des participants car cela viole le principe « un CPU, une voix » puisque les propriétaires de GPU et d'ASIC possèdent un pouvoir de vote beaucoup plus important par rapport aux propriétaires de processeurs. C'est un exemple classique de Principe de Pareto selon lequel 20 % des participants d’un système contrôlent plus de 80 % des voix. On pourrait affirmer qu’une telle inégalité n’est pas pertinente pour la sécurité du réseau puisqu’elle n’est pas pertinente. le petit nombre de participants contrôlant la majorité des votes mais l'honnêteté de ceux-ci participants qui comptent. Cependant, un tel argument est quelque peu erroné puisqu’il s’agit plutôt du possibilité d’apparition de matériel spécialisé bon marché plutôt que l’honnêteté des participants qui constitue une menace. Pour le démontrer, prenons l’exemple suivant. Supposons qu'un malveillant L’individu acquiert un pouvoir minier significatif en créant sa propre ferme minière grâce à des prix bon marché. 2 4 Vraisemblablement, si chaque utilisateur contribue à son propre anonymat en générant toujours une nouvelle adresse pour CHAQUE paiement reçu (ce qui est absurde mais techniquement la façon "correcte" de le faire), et si chaque utilisateur contribuait à l’anonymat des autres en insistant sur le fait qu’il n’envoie jamais de fonds à la même adresse BTC deux fois, alors Bitcoin ne transmettrait toujours que de manière circonstancielle le test de dissociation. Pourquoi? Les données sur les consommateurs peuvent être utilisées à tout moment pour déterminer une quantité étonnante de choses sur les gens. Voir, par exemple http://www.applieddatalabs.com/content/target-knows-it-shows Maintenant, imaginez que nous soyons dans 20 ans et imaginez encore plus que Target ne savait pas seulement sur vos habitudes d'achat chez Target, mais ils exploitaient le blockchain pendant TOUS VOS ACHATS PERSONNELS AVEC VOTRE PORTEFEUILLE COINBASE POUR LE PASSÉ DOUZE ANS. Ils diront "Hé mon pote, tu voudras peut-être acheter des médicaments contre la toux ce soir, tu ne le feras pas". je me sentirai bien demain." Cela peut ne pas être le cas si le tri multipartite est exploité correctement. Voir par exemple ceciarticle de blog : http://blog.ezyang.com/2012/07/secure-multiparty-bitcoin-anonymization/ Je ne suis pas totalement convaincu des calculs à ce sujet, mais... un article à la fois, n'est-ce pas ? Citation nécessaire. Alors que le protocole Zerocoin (standalone) peut s'avérer insuffisant, le Zerocash le protocole semble avoir implémenté des transactions de 1 Ko. Ce projet est soutenu par les militaires américains et israéliens, bien sûr, alors qui connaît sa robustesse. De l'autre D’un autre côté, personne ne veut plus pouvoir dépenser des fonds sans surveillance que l’armée. http://zerocash-project.org/ Je ne suis pas convaincu... voir, par exemple, http://fc14.ifca.ai/bitcoin/papers/bitcoin14_submission_12.pdf Citant un développeur de Cryptonote, Maurice Planck (vraisemblablement un pseudonyme) de la cryptonote forums : "Zérocoin, Zérocash. C’est la technologie la plus avancée, je dois l’admettre. Oui, la citation ci-dessus est issu de l’analyse de la version précédente du protocole. A ma connaissance, ce n'est pas le cas 288, mais 384 octets, mais c'est quand même une bonne nouvelle. Ils ont utilisé une toute nouvelle technique appelée SNARK, qui présente certains inconvénients : par exemple, grande base de données initiale de paramètres publics nécessaires à la création d'une signature (plus de 1 Go) et temps important nécessaire pour créer une transaction (plus d'une minute). Enfin, ils utilisent un jeune crypto, que j'ai mentionné comme étant une idée discutable : https://forum.cryptonote.org/viewtopic.php?f= " - Maurice P. jeu. 3 avril 2014 19:56 Une fonction exécutée dans le CPU et qui ne convient pas aux GPU, FPGA ou ASIC calcul. Le « puzzle » utilisé dans proof-of-work est appelé fonction de tarification, fonction de coût ou fonction de puzzle.

sans ambiguïté jusqu'à une origine et un destinataire final uniques. Même si deux participants échangent fonds de manière indirecte, une méthode de recherche de chemin correctement conçue révélera l’origine et destinataire final. On soupçonne également que Bitcoin ne satisfait pas à la deuxième propriété. Certains chercheurs a déclaré ([33, 35, 29, 31]) qu'une analyse minutieuse blockchain peut révéler un lien entre les utilisateurs du réseau Bitcoin et leurs transactions. Bien qu'un certain nombre de méthodes soient contesté [25], on soupçonne que de nombreuses informations personnelles cachées peuvent être extraites du base de données publique. L'incapacité de Bitcoin à satisfaire les deux propriétés décrites ci-dessus nous amène à conclure qu'il est il ne s'agit pas d'un système de monnaie électronique anonyme mais pseudo-anonyme. Les utilisateurs ont été rapides à développer solutions pour contourner cette lacune. Deux solutions directes étaient les « services de blanchiment » [2] et le développement de méthodes distribuées [3, 4]. Les deux solutions sont basées sur l'idée du mélange plusieurs transactions publiques et leur envoi via une adresse intermédiaire ; qui à son tour présente l’inconvénient de nécessiter un tiers de confiance. Récemment, un schéma plus créatif a été proposé par I. Miers et al. [28] : « Zérocoin ». Zérocoin utilise des accumulateurs cryptographiques unidirectionnels et des preuves sans connaissance qui permettent aux utilisateurs de « convertissez » les bitcoins en zerocoins et dépensez-les en utilisant une preuve de propriété anonyme au lieu de signatures numériques explicites basées sur une clé publique. Cependant, de telles preuves de connaissances ont une constante mais taille peu pratique - environ 30 Ko (sur la base des limites Bitcoin actuelles), ce qui fait la proposition peu pratique. Les auteurs admettent qu'il est peu probable que le protocole soit un jour accepté par la majorité des Bitcoin utilisateurs [5]. 2.2 La fonction proof-of-work Le créateur de Bitcoin, Satoshi Nakamoto, a décrit l'algorithme de prise de décision majoritaire comme « un processeur, un vote » et a utilisé une fonction de tarification liée au processeur (double SHA-256) pour son proof-of-work. schéma. Étant donné que les utilisateurs votent pour l'ordre d'historique unique des transactions [1], le caractère raisonnable et la cohérence de ce processus sont des conditions critiques pour l’ensemble du système. La sécurité de ce modèle souffre de deux inconvénients. Premièrement, cela nécessite 51 % du réseau la puissance minière doit être sous le contrôle d’utilisateurs honnêtes. Deuxièmement, la progression du système (corrections de bugs, correctifs de sécurité, etc...) nécessitent que l'écrasante majorité des utilisateurs soutiennent et acceptent le changements (cela se produit lorsque les utilisateurs mettent à jour leur logiciel de portefeuille) [6]. Finalement, ce même vote Le mécanisme est également utilisé pour les sondages collectifs sur la mise en œuvre de certaines fonctionnalités [7]. Cela nous permet de conjecturer les propriétés qui doivent être satisfaites par le proof-of-work fonction de tarification. Une telle fonction ne doit pas permettre à un participant au réseau d'avoir un avantage sur un autre participant ; cela nécessite une parité entre le matériel commun et le haut coût des appareils personnalisés. À partir d'exemples récents [8], nous pouvons voir que la fonction SHA-256 utilisée dans l'architecture Bitcoin ne possède pas cette propriété car l'exploitation minière devient plus efficace sur GPU et périphériques ASIC par rapport aux processeurs haut de gamme. Par conséquent, Bitcoin crée des conditions favorables à un écart important entre le pouvoir de vote des participants car cela viole le principe « un CPU, une voix » puisque les propriétaires de GPU et d'ASIC possèdent un pouvoir de vote beaucoup plus important par rapport aux propriétaires de processeurs. C'est un exemple classique de Principe de Pareto selon lequel 20 % des participants d’un système contrôlent plus de 80 % des voix. On pourrait affirmer qu’une telle inégalité n’est pas pertinente pour la sécurité du réseau puisqu’elle n’est pas pertinente. le petit nombre de participants contrôlant la majorité des votes mais l'honnêteté de ceux-ci participants qui comptent. Cependant, un tel argument est quelque peu erroné puisqu’il s’agit plutôt du possibilité d’apparition de matériel spécialisé bon marché plutôt que l’honnêteté des participants qui constitue une menace. Pour le démontrer, prenons l’exemple suivant. Supposons qu'un malveillant L’individu acquiert un pouvoir minier significatif en créant sa propre ferme minière grâce à des prix bon marché. 2 sans ambiguïté jusqu'à une origine et un destinataire final uniques. Même si deux participants échangent fonds de manière indirecte, une méthode de recherche de chemin correctement conçue révélera l’origine et destinataire final. On soupçonne également que Bitcoin ne satisfait pas à la deuxième propriété. Certains chercheurs a déclaré ([33, 35, 29, 31]) qu'une analyse minutieuse blockchain peut révéler un lien entre les utilisateurs du réseau Bitcoin et leurs transactions. Bien qu'un certain nombre de méthodes soient réSelon [25], on soupçonne que de nombreuses informations personnelles cachées peuvent être extraites du base de données publique. L'incapacité de Bitcoin à satisfaire les deux propriétés décrites ci-dessus nous amène à conclure qu'il est il ne s'agit pas d'un système de monnaie électronique anonyme mais pseudo-anonyme. Les utilisateurs ont été rapides à développer solutions pour contourner cette lacune. Deux solutions directes étaient les « services de blanchiment » [2] et le développement de méthodes distribuées [3, 4]. Les deux solutions sont basées sur l'idée du mélange plusieurs transactions publiques et leur envoi via une adresse intermédiaire ; qui à son tour présente l’inconvénient de nécessiter un tiers de confiance. Récemment, un schéma plus créatif a été proposé par I. Miers et al. [28] : « Zérocoin ». Zérocoin utilise des accumulateurs cryptographiques unidirectionnels et des preuves sans connaissance qui permettent aux utilisateurs de « convertissez » les bitcoins en zerocoins et dépensez-les en utilisant une preuve de propriété anonyme au lieu de signatures numériques explicites basées sur une clé publique. Cependant, de telles preuves de connaissances ont une constante mais taille peu pratique - environ 30 Ko (sur la base des limites Bitcoin actuelles), ce qui fait la proposition peu pratique. Les auteurs admettent qu'il est peu probable que le protocole soit un jour accepté par la majorité des Bitcoin utilisateurs [5]. 2.2 La fonction proof-of-work Le créateur de Bitcoin, Satoshi Nakamoto, a décrit l'algorithme de prise de décision majoritaire comme « un processeur, un vote » et a utilisé une fonction de tarification liée au processeur (double SHA-256) pour son proof-of-work. schéma. Étant donné que les utilisateurs votent pour l'ordre d'historique unique des transactions [1], le caractère raisonnable et la cohérence de ce processus sont des conditions critiques pour l’ensemble du système. La sécurité de ce modèle souffre de deux inconvénients. Premièrement, cela nécessite 51 % du réseau la puissance minière doit être sous le contrôle d’utilisateurs honnêtes. Deuxièmement, la progression du système (corrections de bugs, correctifs de sécurité, etc...) nécessitent que l'écrasante majorité des utilisateurs soutiennent et acceptent le changements (cela se produit lorsque les utilisateurs mettent à jour leur logiciel de portefeuille) [6]. Enfin, ce même vote Le mécanisme est également utilisé pour les sondages collectifs sur la mise en œuvre de certaines fonctionnalités [7]. Cela nous permet de conjecturer les propriétés qui doivent être satisfaites par le proof-of-work fonction de tarification. Une telle fonction ne doit pas permettre à un participant au réseau d'avoir un avantage sur un autre participant ; cela nécessite une parité entre le matériel commun et le haut coût des appareils personnalisés. À partir des exemples récents [8], nous pouvons voir que la fonction SHA-256 utilisée dans l'architecture Bitcoin ne possède pas cette propriété car l'exploitation minière devient plus efficace sur GPU et périphériques ASIC par rapport aux processeurs haut de gamme. Par conséquent, Bitcoin crée des conditions favorables à un écart important entre le pouvoir de vote des participants car cela viole le principe « un CPU, une voix » puisque les propriétaires de GPU et d'ASIC possèdent un pouvoir de vote beaucoup plus important par rapport aux propriétaires de processeurs. C'est un exemple classique de Principe de Pareto selon lequel 20 % des participants d’un système contrôlent plus de 80 % des voix. On pourrait affirmer qu’une telle inégalité n’est pas pertinente pour la sécurité du réseau puisqu’elle n’est pas pertinente. le petit nombre de participants contrôlant la majorité des votes mais l'honnêteté de ceux-ci participants qui comptent. Cependant, un tel argument est quelque peu erroné puisqu’il s’agit plutôt du possibilité d’apparition de matériel spécialisé bon marché plutôt que l’honnêteté des participants qui constitue une menace. Pour le démontrer, prenons l’exemple suivant. Supposons qu'un malveillant L’individu acquiert un pouvoir minier significatif en créant sa propre ferme minière grâce à des prix bon marché. 2 Commentaires à la page 2

CryptoNote 技术

现在我们已经涵盖了 Bitcoin 技术的局限性,我们将重点关注 介绍 CryptoNote 的功能。

La technologie CryptoNote

Maintenant que nous avons couvert les limites de la technologie Bitcoin, nous allons nous concentrer sur présentant les fonctionnalités de CryptoNote.

交易无法追踪

在本节中,我们提出了一种完全匿名交易的方案,同时满足不可追溯性

和不可链接条件。我们解决方案的一个重要特点是它的自主性:发送者

不需要与其他用户或受信任的第三方合作进行交易;

因此,每个参与者都独立地产生掩护流量。

4.1

文献综述

我们的方案依赖于称为群签名的加密原语。首先提出者

D. Chaum 和 E. van Heyst [19],它允许用户代表组签署他的消息。

签署消息后,用户提供(出于验证目的)而不是他自己的单一公共信息

1这就是所谓的“软限制”——创建新块的参考客户端限制。硬最大值

可能的块大小为 1 MB

4

如有必要,它们会导致主要缺点。不幸的是,很难预测何时

常量可能需要改变,替换它们可能会导致可怕的后果。

硬编码限制更改导致灾难性后果的一个很好的例子是块

大小限制设置为 250kb1。这个限制足以容纳大约 10000 个标准交易。在

2013 年初,这一限制几乎已达到,并达成协议增加

限制。该更改在钱包版本 0.8 中实施,并以 24 块链分裂结束

以及成功的双花攻击[9]。虽然该错误不在 Bitcoin 协议中,但是

相反,在数据库引擎中,如果有的话,可以通过简单的压力测试轻松捕获它

没有人为引入的块大小限制。

常量也充当集中点的一种形式。

尽管具有点对点的性质

Bitcoin,绝大多数节点使用官方开发的参考客户端[10]

一小群人。该小组决定对协议进行更改

大多数人都会接受这些变化,无论它们的“正确性”如何。一些决定导致

激烈讨论甚至呼吁抵制[11],这表明社区和

开发人员可能在一些重要问题上存在分歧。因此,制定一项协议似乎是合乎逻辑的

使用用户可配置和自我调整的变量作为避免这些问题的可能方法。

2.5

庞大的脚本

Bitcoin 中的脚本系统是一个繁重且复杂的功能。它可能允许人们创建

复杂的交易[12],但由于安全问题和原因,其某些功能被禁用

有些甚至从未使用过[13]。脚本(包括发送者和接收者部分)

Bitcoin 中最受欢迎的交易如下所示:

key,而是他所在组的所有用户的密钥。验证者确信真正的签名者是 该组的成员,但不能唯一地识别签名者。 最初的协议需要一个可信的第三方(称为组经理),而他是 唯一可以追踪签名者的人。引入了称为环签名的下一个版本 作者:Rivest 等人。在 [34] 中,是一个没有组经理和匿名的自治计划 撤销。后来出现了该方案的各种修改:可链接环签名 [26, 27, 17]允许确定两个签名是否由同一组成员产生,可追踪 环签名 [24, 23] 通过提供追踪签名者的可能性来限制过度匿名 两条消息涉及相同的元信息(或 [24] 中的“标签”)。 类似的密码结构也称为临时组签名 [16, 38]。它 强调任意的组形成,而组/环签名方案则意味着 固定的成员集。 在很大程度上,我们的解决方案基于 E. Fujisaki 的作品“可追踪环签名” 和铃木 [24]。为了区分原始算法和我们的修改算法,我们将 将后者称为一次性环签名,强调用户仅产生一个有效的能力 在他的私钥下签名。我们弱化了可追溯性,保留了可链接性 只提供一次性的:公钥可能出现在很多国外的验证集中,并且 私钥可用于生成唯一的匿名签名。如果出现双重支出 尝试将这两个签名链接在一起,但不必透露签名者 为了我们的目的。 4.2 定义 4.2.1 椭圆曲线参数 作为我们的基本签名算法,我们选择使用快速方案 EdDSA,该方案是开发和 由 D.J. 实施伯恩斯坦等人。 [18]。与 Bitcoin 的 ECDSA 一样,它基于椭圆曲线 离散对数问题,因此我们的方案将来也可以应用于 Bitcoin 。 常用参数有: q:素数; q = 2255 -19; d:Fq的一个元素; d = −121665/121666; E:椭圆曲线方程; −x2 + y2 = 1 + dx2y2; G:基点; G = (x,−4/5); l:基点的素数阶; l = 2252 + 27742317777372353535851937790883648493; Hs:加密 hash 函数 \(\{0, 1\}^* \to \mathbb{F}_q\); Hp:确定性 hash 函数 \(E(\mathbb{F}_q) \to E(\mathbb{F}_q)\)。 4.2.2 术语 增强隐私需要新的术语,该术语不应与 Bitcoin 实体混淆。 private ec-key 是一个标准的椭圆曲线私钥:一个数字 \(a \in [1, l - 1]\); public ec-key 是标准椭圆曲线公钥:点A = aG; 一次性密钥对是一对私有和公共 ec 密钥; 5 key,而是他所在组的所有用户的密钥。验证者确信真正的签名者是 该组的成员,但不能唯一地识别签名者。 最初的协议需要一个可信的第三方(称为组经理),而他是 唯一可以追踪签名者的人。引入了称为环签名的下一个版本 作者:Rivest 等人。在 [34] 中,是一个没有组经理和匿名的自治计划 撤销。后来出现了该方案的各种修改:可链接环签名 [26, 27, 17]允许确定两个签名是否由同一组成员产生,可追踪 环签名 [24, 23] 通过提供追踪签名者的可能性来限制过度匿名 两条消息涉及相同的元信息(或 [24] 中的“标签”)。 类似的密码结构也称为临时组签名 [16, 38]。它 强调任意的组形成,而组/环签名方案则意味着 固定的成员集。 在很大程度上,我们的解决方案基于 E. Fujisaki 的作品“可追踪环签名” 和铃木 [24]。为了区分原始算法和我们的修改算法,我们将 将后者称为一次性环签名,强调用户仅产生一个有效的能力 在他的私钥下签名。我们弱化了可追溯性,保留了可链接性 仅提供一次性的:公钥可能出现在许多国外验证集中,并且 私钥可用于生成唯一的匿名签名。如果出现双重支出 尝试将这两个签名链接在一起,但不必透露签名者 为了我们的目的。 4.2 定义 4.2.1 椭圆曲线参数 作为我们的基本签名算法,我们选择e 使用快速方案 EdDSA,该方案是开发和 由 D.J. 实施伯恩斯坦等人。 [18]。与 Bitcoin 的 ECDSA 一样,它基于椭圆曲线 离散对数问题,因此我们的方案将来也可以应用于 Bitcoin 。 常用参数有: q:素数; q = 2255 -19; d:Fq的一个元素; d = −121665/121666; E:椭圆曲线方程; −x2 + y2 = 1 + dx2y2; G:基点; G = (x,−4/5); l:基点的素数阶; l = 2252 + 27742317777372353535851937790883648493; Hs:加密 hash 函数 \(\{0, 1\}^* \to \mathbb{F}_q\); Hp:确定性 hash 函数 \(E(\mathbb{F}_q) \to E(\mathbb{F}_q)\)。 4.2.2 术语 增强隐私需要新的术语,该术语不应与 Bitcoin 实体混淆。 private ec-key 是一个标准的椭圆曲线私钥:一个数字 \(a \in [1, l - 1]\); public ec-key 是标准椭圆曲线公钥:点A = aG; 一次性密钥对是一对私有和公共 ec 密钥; 5 8 环签名的工作原理如下:亚历克斯想要向维基解密泄露有关她雇主的信息。公司的每位员工都有一个私钥/公钥对(Ri、Ui)。她作曲 她的签名,输入设置为她的消息,m,她的私钥,Ri 和每个人的 公钥,(Ui;i=1...n)。任何人(不知道任何私钥)都可以轻松验证 某些对(Rj,Uj)必须已用于构建签名......工作的人 对于亚历克斯的雇主来说……但这本质上是一种随机猜测,以确定它可能是哪一个。 http://en.wikipedia.org/wiki/Ring_signature#Crypto-currencies http://link.springer.com/chapter/10.1007/3-540-45682-1_32#page-1 http://link.springer.com/chapter/10.1007/11424826_65 http://link.springer.com/chapter/10.1007/978-3-540-27800-9_28 http://link.springer.com/chapter/10.1007%2F11774716_9 请注意,此处描述的可链接环签名与“不可链接”相反 如上所述。这里我们截取两条消息,可以判断是否相同 一方发送了他们,尽管我们仍然无法确定该方是谁。 的 用于构造 Cryptonote 的“不可链接”的定义意味着我们无法确定是否 同一方正在接收它们。 因此,我们这里真正发生的是四件事。 系统可以是可链接的或 不可链接,取决于是否可以确定发送者是否 两条消息是相同的(无论这是否需要撤销匿名)。 并且 系统可以是不可链接的或不可不可链接的,具体取决于是否可以 判断两条消息的接收者是否相同(无论是否相同) 这需要撤销匿名)。 请不要因为这个可怕的术语而责怪我。 图论学家可能应该是 很高兴。你们中的一些人可能更喜欢“接收者可链接”而不是“发送者可链接”。 http://link.springer.com/chapter/10.1007/978-3-540-71677-8_13 当我读到这篇文章时,这似乎是一个愚蠢的功能。然后我读到这可能是一个功能 电子投票,这似乎是有道理的。从这个角度来看,有点酷。但我是 不完全确定是否有意实施可追踪的环签名。 http://search.ieice.org/bin/summary.php?id=e95-a_1_151

key,而是他所在组的所有用户的密钥。验证者确信真正的签名者是 该组的成员,但不能唯一地识别签名者。 最初的协议需要一个可信的第三方(称为组经理),而他是 唯一可以追踪签名者的人。引入了称为环签名的下一个版本 作者:Rivest 等人。在 [34] 中,是一个没有组经理和匿名的自治计划 撤销。后来出现了该方案的各种修改:可链接环签名 [26, 27, 17]允许确定两个签名是否由同一组成员产生,可追踪 环签名 [24, 23] 通过提供追踪签名者的可能性来限制过度匿名 两条消息涉及相同的元信息(或 [24] 中的“标签”)。 类似的密码结构也称为临时组签名 [16, 38]。它 强调任意的组形成,而组/环签名方案则意味着 固定的成员集。 在很大程度上,我们的解决方案基于 E. Fujisaki 的作品“可追踪环签名” 和铃木 [24]。为了区分原始算法和我们的修改算法,我们将 将后者称为一次性环签名,强调用户仅产生一个有效的能力 在他的私钥下签名。我们弱化了可追溯性,保留了可链接性 仅提供一次性的:公钥可能出现在许多国外验证集中,并且 私钥可用于生成唯一的匿名签名。如果出现双重支出 尝试将这两个签名链接在一起,但不必透露签名者 为了我们的目的。 4.2 定义 4.2.1 椭圆曲线参数 作为我们的基本签名算法,我们选择使用快速方案 EdDSA,该方案是开发和 由 D.J. 实施伯恩斯坦等人。 [18]。与 Bitcoin 的 ECDSA 一样,它基于椭圆曲线 离散对数问题,因此我们的方案将来也可以应用于 Bitcoin 。 常用参数有: q:素数; q = 2255 -19; d:Fq的一个元素; d = −121665/121666; E:椭圆曲线方程; −x2 + y2 = 1 + dx2y2; G:基点; G = (x,−4/5); l:基点的素数阶; l = 2252 + 27742317777372353535851937790883648493; Hs:加密 hash 函数 \(\{0, 1\}^* \to \mathbb{F}_q\); Hp:确定性 hash 函数 \(E(\mathbb{F}_q) \to E(\mathbb{F}_q)\)。 4.2.2 术语 增强隐私需要新的术语,该术语不应与 Bitcoin 实体混淆。 private ec-key 是一个标准的椭圆曲线私钥:一个数字 \(a \in [1, l - 1]\); public ec-key 是标准椭圆曲线公钥:点A = aG; 一次性密钥对是一对私有和公共 ec 密钥; 5 key,而是他所在组的所有用户的密钥。验证者确信真正的签名者是 该组的成员,但不能唯一地识别签名者。 最初的协议需要一个可信的第三方(称为组经理),而他是 唯一可以追踪签名者的人。引入了称为环签名的下一个版本 作者:Rivest 等人。在 [34] 中,是一个没有组经理和匿名的自治计划 撤销。后来出现了该方案的各种修改:可链接环签名 [26, 27, 17]允许确定两个签名是否由同一组成员产生,可追踪 环签名 [24, 23] 通过提供追踪签名者的可能性来限制过度匿名 两条消息涉及相同的元信息(或 [24] 中的“标签”)。 类似的密码结构也称为临时组签名 [16, 38]。它 强调任意的组形成,而组/环签名方案则意味着 固定的成员集。 在很大程度上,我们的解决方案基于 E. Fujisaki 的作品“可追踪环签名” 和铃木 [24]。为了区分原始算法和我们的修改算法,我们将 将后者称为一次性环签名,强调用户仅产生一个有效的能力 在他的私钥下签名。我们弱化了可追溯性,保留了可链接性 仅提供一次性的:公钥可能出现在许多国外验证集中,并且 私钥可用于生成唯一的匿名签名。如果出现双重支出 尝试将这两个签名链接在一起,但不必透露签名者 为了我们的目的。 4.2 定义 4.2.1 椭圆曲线参数 作为我们的基本签名算法,我们选择e 使用快速方案 EdDSA,该方案是开发和 由 D.J. 实施伯恩斯坦等人。 [18]。与 Bitcoin 的 ECDSA 一样,它基于椭圆曲线 离散对数问题,因此我们的方案将来也可以应用于 Bitcoin 。 常用参数有: q:素数; q = 2255 -19; d:Fq的一个元素; d = −121665/121666; E:椭圆曲线方程; −x2 + y2 = 1 + dx2y2; G:基点; G = (x,−4/5); l:基点的素数阶; l = 2252 + 27742317777372353535851937790883648493; Hs:加密 hash 函数 \(\{0, 1\}^* \to \mathbb{F}_q\); Hp:确定性 hash 函数 \(E(\mathbb{F}_q) \to E(\mathbb{F}_q)\)。 4.2.2 术语 增强隐私需要新的术语,该术语不应与 Bitcoin 实体混淆。 private ec-key 是一个标准的椭圆曲线私钥:一个数字 \(a \in [1, l - 1]\); public ec-key 是标准椭圆曲线公钥:点A = aG; 一次性密钥对是一对私有和公共 ec 密钥; 5 9 天哪,本白皮书的作者肯定可以用更好的措辞!假设一个 员工持股的公司想要就是否收购某些新产品进行投票 资产,Alex 和 Brenda 都是雇员。公司为每位员工提供 诸如“我对提案 A 投赞成票!”之类的消息其中存在元信息“问题”[PROP A] 如果他们支持该提议,则要求他们使用可追踪的环签名进行签名。 使用传统的环签名,不诚实的员工可以多次签署消息, 大概有不同的 nonce,以便可以随意投票。另一方面 另一方面,在可追踪的环签名方案中,Alex 将去投票,她的私钥将具有 已用于问题[PROP A]。如果亚历克斯试图签署类似“我,布伦达,同意 提议A!” “陷害”布伦达和双重投票,这条新消息也会有问题 [提案A]。由于 Alex 的私钥已经触发了 [PROP A] 问题,Alex 的身份 将立即被揭露为欺诈行为。 面对现实吧,这真是太酷了!密码学强制投票平等。 http://link.springer.com/chapter/10.1007/978-3-540-71677-8_13 这篇论文很有趣,本质上创建了一个临时环签名,但没有任何 其他参与者的同意。签名的结构可能不同;我没挖过 很深,我还没有看到它是否安全。 https://people.csail.mit.edu/rivest/AdidaHohenbergerRivest-AdHocGroupSignaturesFromHijackedKeypai 临时组签名是: 环签名,即没有组的群签名 经理,没有集中化,但允许特设小组中的成员可以证明地声称 它已(未)代表该团体发布匿名签名。 http://link.springer.com/chapter/10.1007/11908739_9 根据我的理解,这不太正确。我的理解可能会改变 我对这个项目有了更深入的了解。但根据我的理解,层次结构是这样的。 群组签名:群组管理员控制可追溯性以及添加或删除成员的能力 从成为签名者。 Ring sigs:没有组管理员的任意组形成。没有匿名撤销。 没有办法通过特定的签名来否定自己。带有可追踪和可链接的环 签名、匿名在某种程度上是可扩展的。 Ad-hoc 群签名:类似于环签名,但成员可以证明他们没有创建 一个特定的签名。当小组中的任何人都可以生成签名时,这一点很重要。 http://link.springer.com/chapter/10.1007/978-3-540-71677-8_13 藤崎和铃木的算法后来被作者调整以提供一次性性。所以 我们将同时分析 Fujisaki 和 Suzuki 的算法以及新算法 而不是在这里讨论它。

key,而是他所在组的所有用户的密钥。验证者确信真正的签名者是 该组的成员,但不能唯一地识别签名者。 最初的协议需要一个可信的第三方(称为组经理),而他是 唯一可以追踪签名者的人。引入了称为环签名的下一个版本 作者:Rivest 等人。在 [34] 中,是一个没有组经理和匿名的自治计划 撤销。后来出现了该方案的各种修改:可链接环签名 [26, 27, 17]允许确定两个签名是否由同一组成员产生,可追踪 环签名 [24, 23] 通过提供追踪签名者的可能性来限制过度匿名 两条消息涉及相同的元信息(或 [24] 中的“标签”)。 类似的密码结构也称为临时组签名 [16, 38]。它 强调任意的组形成,而组/环签名方案则意味着 固定的成员集。 在很大程度上,我们的解决方案基于 E. Fujisaki 的作品“可追踪环签名” 和铃木 [24]。为了区分原始算法和我们的修改算法,我们将 将后者称为一次性环签名,强调用户仅产生一个有效的能力 在他的私钥下签名。我们弱化了可追溯性,保留了可链接性 仅提供一次性的:公钥可能出现在许多国外验证集中,并且 私钥可用于生成唯一的匿名签名。如果出现双重支出 尝试将这两个签名链接在一起,但不必透露签名者 为了我们的目的。 4.2 定义 4.2.1 椭圆曲线参数 作为我们的基本签名算法,我们选择使用快速方案 EdDSA,该方案是开发和 由 D.J. 实施伯恩斯坦等人。 [18]。与 Bitcoin 的 ECDSA 一样,它基于椭圆曲线 离散对数问题,因此我们的方案将来也可以应用于 Bitcoin 。 常用参数有: q:素数; q = 2255 -19; d:Fq的一个元素; d = −121665/121666; E:椭圆曲线方程; −x2 + y2 = 1 + dx2y2; G:基点; G = (x,−4/5); l:基点的素数阶; l = 2252 + 27742317777372353535851937790883648493; Hs:加密 hash 函数 \(\{0, 1\}^* \to \mathbb{F}_q\); Hp:确定性 hash 函数 \(E(\mathbb{F}_q) \to E(\mathbb{F}_q)\)。 4.2.2 术语 增强隐私需要新的术语,该术语不应与 Bitcoin 实体混淆。 private ec-key 是一个标准的椭圆曲线私钥:一个数字 \(a \in [1, l - 1]\); public ec-key 是标准椭圆曲线公钥:点A = aG; 一次性密钥对是一对私有和公共 ec 密钥; 5 key,而是他所在组的所有用户的密钥。验证者确信真正的签名者是 该组的成员,但不能唯一地识别签名者。 最初的协议需要一个可信的第三方(称为组经理),而他是 唯一可以追踪签名者的人。引入了称为环签名的下一个版本 作者:Rivest 等人。在 [34] 中,是一个没有组经理和匿名的自治计划 撤销。后来出现了该方案的各种修改:可链接环签名 [26, 27, 17]允许确定两个签名是否由同一组成员产生,可追踪 环签名 [24, 23] 通过提供追踪签名者的可能性来限制过度匿名 两条消息涉及相同的元信息(或 [24] 中的“标签”)。 类似的密码结构也称为临时组签名 [16, 38]。它 强调任意的组形成,而组/环签名方案则意味着 固定的成员集。 在很大程度上,我们的解决方案基于 E. Fujisaki 的作品“可追踪环签名” 和铃木 [24]。为了区分原始算法和我们的修改算法,我们将 将后者称为一次性环签名,强调用户仅产生一个有效的能力 在他的私钥下签名。我们弱化了可追溯性,保留了可链接性 仅提供一次性的:公钥可能出现在许多国外验证集中,并且 私钥可用于生成唯一的匿名签名。如果出现双重支出 尝试将这两个签名链接在一起,但不必透露签名者 为了我们的目的。 4.2 定义 4.2.1 椭圆曲线参数 作为我们的基本签名算法,我们选择e 使用快速方案 EdDSA,该方案是开发和 由 D.J. 实施伯恩斯坦等人。 [18]。与 Bitcoin 的 ECDSA 一样,它基于椭圆曲线 离散对数问题,因此我们的方案将来也可以应用于 Bitcoin 。 常用参数有: q:素数; q = 2255 -19; d:Fq的一个元素; d = −121665/121666; E:椭圆曲线方程; −x2 + y2 = 1 + dx2y2; G:基点; G = (x,−4/5); l:基点的素数阶; l = 2252 + 27742317777372353535851937790883648493; Hs:加密 hash 函数 \(\{0, 1\}^* \to \mathbb{F}_q\); Hp:确定性 hash 函数 \(E(\mathbb{F}_q) \to E(\mathbb{F}_q)\)。 4.2.2 术语 增强隐私需要新的术语,该术语不应与 Bitcoin 实体混淆。 private ec-key 是一个标准的椭圆曲线私钥:一个数字 \(a \in [1, l - 1]\); public ec-key 是标准椭圆曲线公钥:点A = aG; 一次性密钥对是一对私有和公共 ec 密钥; 5 10 “可链接环签名”意义上的可链接性意味着我们可以判断两个传出交易是否来自同一来源,而无需透露来源是谁。作者削弱了 可链接性,以便 (a) 保护隐私,但仍然 (b) 使用私钥发现任何交易 第二次为无效。 好的,这是一个事件顺序问题。 考虑以下场景。 我的挖矿 计算机将拥有当前的 blockchain,它将拥有自己调用的交易块 合法,它将在 proof-of-work 拼图中的该块上工作,并且它将有一个 要添加到下一个块的待处理交易列表。它还将发送任何新的 交易进入该待处理交易池。 如果我不解决下一个块,但是 其他人这样做了,我得到了 blockchain 的更新副本。我正在研究的区块和 我的待处理交易列表可能包含一些现已合并的交易 进入blockchain。 解开我的待处理块,将其与我的待处理交易列表结合起来,然后调用它 我的待处理交易池。删除现在正式位于 blockchain 中的所有内容。 现在,我该怎么办?我应该首先检查并“消除所有双花”吗?另一方面 另一方面,我是否应该搜索列表并确保每个私钥尚未被 使用过,如果它已经在我的列表中使用过,那么我首先收到第一个副本,因此 任何进一步的复制都是非法的。因此,我继续简单地删除第一个之后的所有实例 同一个私钥。 代数几何从来都不是我的强项。 http://en.wikipedia.org/wiki/EdDSA 这速度,太厉害了。这是代数几何的胜利。并不是说我什么都知道 关于那个。 不管有没有问题,离散日志变得非常快。量子计算机吃掉它们 早餐。 http://link.springer.com/article/10.1007/s13389-012-0027-1 这成为一个非常重要的数字,但没有解释或引用它是如何产生的 被选中了。简单地选择一个已知的大素数就可以了,但是如果有已知的 关于这个大质数的事实可能会影响我们的选择。加密货币的不同变体 可以选择不同的值 嗯,但是本文没有讨论如何做到这一点 选择将影响我们对第 5 页列出的其他全局参数的选择。 本文需要一个关于选择参数值的章节。

私有用户密钥是一对 (a, b) 两个不同的私有 ec-key; 跟踪密钥是一对 (a, B) 私有和公共 ec-key(其中 B = bG 且 a̸= b); 公共用户密钥是从 (a, b) 派生的两个公共 ec-key 的一对 (A, B); 标准地址是提供给人类友好字符串的公共用户密钥的表示 具有纠错功能; 截断的地址是给定的公共用户密钥的后半部分(B点)的表示 转换为人类友好的字符串并进行纠错。 交易结构仍然与Bitcoin中的结构类似:每个用户都可以选择 几个独立的收款(交易输出),用相应的签名 私钥并将它们发送到不同的目的地。 与 Bitcoin 的模型相反,用户拥有唯一的私钥和公钥,在 提出的模型发送者根据接收者的地址生成一次性公钥 一些随机数据。从这个意义上说,同一接收者的传入交易被发送到 一次性公钥(不直接发送到唯一地址)并且只有接收者才能恢复 相应的私人部分来赎回他的资金(使用他唯一的私钥)。收件人可以 使用环签名来支出资金,使他的所有权和实际支出保持匿名。 协议的详细信息将在接下来的小节中解释。 4.3 无法关联的付款 经典的 Bitcoin 地址一旦发布,就成为传入的明确标识符 付款,将它们链接在一起并与接收者的假名绑定。如果有人想要 收到“解绑”交易时,他应该通过私人渠道将其地址传达给发送者。 如果他想收到不同的交易,而这些交易不能被证明属于同一所有者 他应该生成所有不同的地址,并且永远不要以自己的笔名发布它们。 公共 私人 爱丽丝 卡罗尔 鲍勃的地址 1 鲍勃的地址 2 鲍勃的钥匙 1 鲍勃的钥匙 2 鲍勃 图 2. 传统的 Bitcoin 密钥/交易模型。 我们提出了一个解决方案,允许用户发布单个地址并无条件接收 无法链接的付款。每个 CryptoNote 输出的目的地(默认情况下)是一个公钥, 来自收件人的地址和发件人的随机数据。相对 Bitcoin 的主要优势 默认情况下,每个目标密钥都是唯一的(除非发送者对每个目标密钥使用相同的数据) 他的交易给同一个接收者)。因此,不存在“地址重用”的问题 设计,没有观察者可以确定是否有任何交易被发送到特定地址或链接 两个地址在一起。 6 私有用户密钥是一对 (a, b) 两个不同的私有 ec-key; 跟踪密钥是一对 (a, B) 私有和公共 ec-key(其中 B = bG 且 a̸= b); 公共用户密钥是从 (a, b) 派生的两个公共 ec-key 的一对 (A, B); 标准地址是提供给人类友好字符串的公共用户密钥的表示 具有纠错功能; 截断的地址是给定的公共用户密钥的后半部分(B点)的表示 转换为人类友好的字符串并进行纠错。 交易结构仍然与Bitcoin中的结构类似:每个用户都可以选择 几个独立的收款(交易输出),用相应的签名 私钥并将它们发送到不同的目的地。 与 Bitcoin 的模型相反,用户拥有唯一的私钥和公钥,在 提出的模型发送者根据接收者的地址生成一次性公钥 一些随机数据。从这个意义上说,同一接收者的传入交易被发送到 一次性公钥(不直接发送到唯一地址)并且只有接收者才能恢复 相应的私人部分来赎回他的资金(使用他唯一的私钥)。收件人可以 使用环签名来支出资金,使他的所有权和实际支出保持匿名。 协议的详细信息将在接下来的小节中解释。 4.3 无法关联的付款 经典的 Bitcoin 地址一旦发布,就成为传入的明确标识符 付款,将它们链接在一起并与接收者的假名绑定。如果有人想要 收到“解绑”交易时,他应该通过私人渠道将其地址传达给发送者。 如果他想收到不同的交易,而这些交易不能被证明属于同一所有者 他应该生成所有不同的地址,并且永远不要以自己的笔名发布它们。 公共 私人 爱丽丝 卡罗尔 鲍勃的地址 1 鲍勃的地址 2 鲍勃的钥匙 1 鲍勃的钥匙 2 鲍勃 图 2. 传统的 Bitcoin 密钥/交易模式埃尔。 我们提出了一个解决方案,允许用户发布单个地址并无条件接收 无法链接的付款。每个 CryptoNote 输出的目的地(默认情况下)是一个公钥, 来自收件人的地址和发件人的随机数据。相对 Bitcoin 的主要优势 默认情况下,每个目标密钥都是唯一的(除非发送者对每个目标密钥使用相同的数据) 他的交易给同一个接收者)。因此,不存在“地址重用”的问题 设计,没有观察者可以确定是否有任何交易被发送到特定地址或链接 两个地址在一起。 6 11 所以这就像 Bitcoin,但具有无限的匿名邮政信箱,只能由收件人兑换 生成与环签名一样匿名的私钥。 Bitcoin 就是这样工作的。 如果 Alex 刚刚从 Frank 收到的钱包里有 0.112 Bitcoin,那么她确实有一个签名 消息“我,[FRANK],发送 0.112 Bitcoin 至 [alex] + H0 + N0”,其中 1) Frank 已签署 用他的私钥 [FRANK] 发送消息,2) Frank 已用 Alex 的公钥签署了该消息 key,[alex],3) Frank 包含了某种形式的比特币历史,H0,以及 4) Frank 包括称为 nonce, N0 的随机数据位。 如果 Alex 然后想要发送 0.011 Bitcoin 给 Charlene,她会接受 Frank 的消息,并且她 将其设置为 H1,并签署两条消息:一条用于她的交易,一条用于更改。 H1=“我,[FRANK],发送 0.112 Bitcoin 至 [alex] + H0 + N” “我,[ALEX],发送 0.011 Bitcoin 至 [charlene] + H1 + N1" “我,[ALEX],发送 0.101 Bitcoin 作为对 [alex] + H1 + N2 的更改。” Alex 用她的私钥 [ALEX] 签署了两条消息,第一条消息是用 Charlene 的 公钥 [charlene],带有 Alex 公钥 [alex] 的第二条消息,包括 历史和一些随机生成的 nonces N1 和 N2 适当。 Cryptonote 的工作原理如下: 如果 Alex 在她刚刚从 Frank 收到的钱包里有 0.112 Cryptonote,那么她确实有一个签名的 消息“我,[临时组中的某个人],将 0.112 Cryptonote 发送到 [一次性地址] + H0 + N0。” Alex 通过检查她的私钥 [ALEX] 发现这是她的钱 每一条传递的消息的[一次性地址],如果她想花掉它,她会在 以下方式。 她选择了这笔钱的接收者,也许夏琳已经开始投票支持无人机袭击,所以 亚历克斯想汇款给布伦达。因此 Alex 查找 Brenda 的公钥 [brenda], 并使用她自己的私钥 [ALEX] 生成一次性地址 [ALEX+brenda]。她 然后从加密货币用户网络中选择一个任意集合 C 并构造 来自该临时组的环签名。 我们将历史记录设置为上一条消息,添加 nonces,然后照常进行吗? H1 =“我,[临时组中的某人],将 0.112 Cryptonote 发送到 [一次性地址] + H0 + N0。” “我,[集合 C 中的某个人],将 0.011 Cryptonote 发送至 [one-time-address-made-fromALEX+brenda] + H1 + N1” “我,[集合 C 中的某个人],将 0.101 Cryptonote 作为找零发送给 [one-time-address-madefrom-ALEX+alex] + H1 + N2” 现在,Alex 和 Brenda 都扫描所有传入消息,以查找曾经存在过的一次性地址。 使用他们的密钥创建。 如果他们找到任何消息,那么该消息就是他们自己的全新消息 加密货币! 即便如此,交易仍将达到 blockchain。如果硬币进入该地址 已知是由犯罪分子、政治捐助者或委员会和账户发送的 预算严格(即贪污),或者这些代币的新所有者犯了错误 并将这些硬币发送到一个与他已知拥有的硬币相同的地址,即匿名夹具 比特币上涨了。

私有用户密钥是一对 (a, b) 两个不同的私有 ec-key; 跟踪密钥是一对 (a, B) 私有和公共 ec-key(其中 B = bG 且 a̸= b); 公共用户密钥是从 (a, b) 派生的两个公共 ec-key 的一对 (A, B); 标准地址是提供给人类友好字符串的公共用户密钥的表示 具有纠错功能; 截断的地址是给定的公共用户密钥的后半部分(B点)的表示 转换为人类友好的字符串并进行纠错。 交易结构仍然与Bitcoin中的结构类似:每个用户都可以选择 几个独立的收款(交易输出),用相应的签名 私钥并将它们发送到不同的目的地。 与 Bitcoin 的模型相反,用户拥有唯一的私钥和公钥,在 提出的模型发送者根据接收者的地址生成一次性公钥 一些随机数据。从这个意义上说,同一接收者的传入交易被发送到 一次性公钥(不直接发送到唯一地址)并且只有接收者才能恢复 相应的私人部分来赎回他的资金(使用他唯一的私钥)。收件人可以 使用环签名来支出资金,使他的所有权和实际支出保持匿名。 协议的详细信息将在接下来的小节中解释。 4.3 无法关联的付款 经典的 Bitcoin 地址一旦发布,就成为传入的明确标识符 付款,将它们链接在一起并与接收者的假名绑定。如果有人想要 收到“解绑”交易时,他应该通过私人渠道将其地址传达给发送者。 如果他想收到不同的交易,而这些交易不能被证明属于同一所有者 他应该生成所有不同的地址,并且永远不要以自己的笔名发布它们。 公共 私人 爱丽丝 卡罗尔 鲍勃的地址 1 鲍勃的地址 2 鲍勃的钥匙 1 鲍勃的钥匙 2 鲍勃 图 2. 传统的 Bitcoin 密钥/交易模型。 我们提出了一个解决方案,允许用户发布单个地址并无条件接收 无法链接的付款。每个 CryptoNote 输出的目的地(默认情况下)是一个公钥, 来自收件人的地址和发件人的随机数据。对抗 Bitcoin 的主要优势 默认情况下,每个目标密钥都是唯一的(除非发送者对每个目标密钥使用相同的数据) 他的交易给同一个接收者)。因此,不存在“地址重用”的问题 设计,没有观察者可以确定是否有任何交易被发送到特定地址或链接 两个地址在一起。 6 私有用户密钥是一对 (a, b) 两个不同的私有 ec-key; 跟踪密钥是一对 (a, B) 私有和公共 ec-key(其中 B = bG 且 a̸= b); 公共用户密钥是从 (a, b) 派生的两个公共 ec-key 的一对 (A, B); 标准地址是提供给人类友好字符串的公共用户密钥的表示 具有纠错功能; 截断的地址是给定的公共用户密钥的后半部分(B点)的表示 转换为人类友好的字符串并进行纠错。 交易结构仍然与Bitcoin中的结构类似:每个用户都可以选择 几个独立的收款(交易输出),用相应的签名 私钥并将它们发送到不同的目的地。 与 Bitcoin 的模型相反,用户拥有唯一的私钥和公钥,在 提出的模型发送者根据接收者的地址生成一次性公钥 一些随机数据。从这个意义上说,同一接收者的传入交易被发送到 一次性公钥(不直接发送到唯一地址)并且只有接收者才能恢复 相应的私人部分来赎回他的资金(使用他唯一的私钥)。收件人可以 使用环签名来支出资金,使他的所有权和实际支出保持匿名。 协议的详细信息将在接下来的小节中解释。 4.3 无法关联的付款 经典的 Bitcoin 地址一旦发布,就成为传入的明确标识符 付款,将它们链接在一起并与接收者的假名绑定。如果有人想要 收到“解绑”交易时,他应该通过私人渠道将其地址传达给发送者。 如果他想收到不同的交易,而这些交易不能被证明属于同一所有者 他应该生成所有不同的地址,并且永远不要以自己的笔名发布它们。 公共 私人 爱丽丝 卡罗尔 鲍勃的地址 1 鲍勃的地址 2 鲍勃的钥匙 1 鲍勃的钥匙 2 鲍勃 图 2. 传统的 Bitcoin 密钥/交易模式埃尔。 我们提出了一个解决方案,允许用户发布单个地址并无条件接收 无法链接的付款。每个 CryptoNote 输出的目的地(默认情况下)是一个公钥, 来自收件人的地址和发件人的随机数据。相对 Bitcoin 的主要优势 默认情况下,每个目标密钥都是唯一的(除非发送者对每个目标密钥使用相同的数据) 他的交易给同一个接收者)。因此,不存在“地址重用”的问题 设计,没有观察者可以确定是否有任何交易被发送到特定地址或链接 两个地址在一起。 6 12 因此,用户不是从地址(实际上是公钥)发送硬币到地址 (另一个公钥)使用他们的私钥,用户从一次性邮政信箱发送硬币 (使用您朋友的公钥生成)到一次性邮政信箱(类似地)使用您的 自己的私钥。 从某种意义上说,我们是在说“好吧,每个人在钱被使用的时候把手拿开” 转来转去!只要知道我们的钥匙可以打开那个盒子就足够了 我们知道盒子里有多少钱。 切勿将指纹放在邮政信箱或 实际使用时,只需交易装满现金的盒子即可。这样我们就不知道是谁发的 什么,但是这些公共地址的内容仍然是无摩擦的、可替代的、可分割的,并且 仍然拥有我们想要的所有其他良好的货币品质,比如比特币。” 无限组邮政信箱。 你公布地址,我有私钥。我使用我的私钥和您的地址,并且 一些随机数据,以生成公钥。该算法的设计使得,由于您 地址用于生成公钥,只有您的私钥才能解锁 消息。 观察者 Eve 看到您发布了您的地址,并看到了我宣布的公钥。然而, 她不知道我是否根据你的地址或她的地址或布伦达的地址公布了我的公钥 或夏琳的,或任何人的。她根据我宣布的公钥检查她的私钥 并发现它不起作用;这不是她的钱。她不知道其他人的私钥,并且 只有消息的接收者才拥有可以解锁消息的私钥。所以没有人 倾听可以确定谁收到了钱,更不用说拿走了钱。

公共 私人 爱丽丝 卡罗尔 一次性钥匙 一次性钥匙 一次性钥匙 鲍勃 鲍勃的钥匙 鲍勃的地址 图 3. CryptoNote 密钥/交易模型。 首先,发送者执行 Diffie-Hellman 交换,从他的数据中获取共享秘密,并 收件人地址的一半。然后,他使用共享的密钥计算一次性目标密钥 秘密和地址的后半部分。收件人需要两个不同的 ec-key 对于这两个步骤,因此标准 CryptoNote 地址几乎是 Bitcoin 钱包的两倍 地址。 接收方还执行 Diffie-Hellman 交换以恢复相应的 秘密密钥。 标准交易顺序如下: 1. Alice 想要向 Bob 发送一笔付款,Bob 已经发布了他的标准地址。 她 解压地址并获取 Bob 的公钥 (A, B)。 2. Alice 生成一个随机 \(r \in [1, l - 1]\) 并计算一次性公钥 \(P = H_s(rA)G +\) B. 3. Alice 使用 P 作为输出的目标密钥,并且还打包值 R = rG(作为一部分) Dffie-Hellman 交换的一部分)进入交易的某个地方。请注意,她可以创建 具有唯一公钥的其他输出:不同接收者的密钥(Ai,Bi)意味着不同的 Pi 即使使用相同的 r。 交易 发送方公钥 发射输出 金额 目的地键 R=rG P = Hs(rA)G + B 接收者的 公钥 发送者的随机数据 r (甲、乙) 图 4. 标准交易结构。 4. Alice 发送交易。 5. Bob 用他的私钥 (a, b) 检查每笔通过的交易,并计算 P ′ = Hs(aR)G + B。 如果Alice与Bob作为接收者的交易也在其中, 则 aR = arG = rA 且 P ′ = P。 7 公共 私人 爱丽丝 卡罗尔 一次性钥匙 一次性钥匙 一次性钥匙 鲍勃 鲍勃的钥匙 鲍勃的地址 图 3. CryptoNote 密钥/交易模型。 首先,发送者执行 Diffie-Hellman 交换,从他的数据中获取共享秘密,并 收件人地址的一半。然后,他使用共享的密钥计算一次性目标密钥 秘密和地址的后半部分。收件人需要两个不同的 ec-key 对于这两个步骤,因此标准 CryptoNote 地址几乎是 Bitcoin 钱包的两倍 地址。 接收方还执行 Diffie-Hellman 交换以恢复相应的 秘密密钥。 标准交易顺序如下: 1. Alice 想要向 Bob 发送一笔付款,Bob 已经发布了他的标准地址。 她 解压地址并获取 Bob 的公钥 (A, B)。 2. Alice 生成一个随机 \(r \in [1, l - 1]\) 并计算一次性公钥 \(P = H_s(rA)G +\) B. 3. Alice 使用 P 作为输出的目标密钥,并且还打包值 R = rG(作为一部分) Dffie-Hellman 交换的一部分)进入交易的某个地方。请注意,她可以创建 具有唯一公钥的其他输出:不同接收者的密钥(Ai,Bi)意味着不同的 Pi 即使使用相同的 r。 交易 发送方公钥 发射输出 金额 目的地键 R=rG P = Hs(rA)G + B 接收者的 公钥 发送者的随机数据 r (甲、乙) 图 4. 标准交易结构。 4. Alice 发送交易。 5. Bob 用他的私钥 (a, b) 检查每笔通过的交易,并计算 P ′ = Hs(aR)G + B。 如果Alice与Bob作为接收者的交易也在其中, 则 aR = arG = rA 且 P ′ = P。 7 13 我想知道实施密码学的“选择”会带来多大的痛苦 计划。椭圆形或其他形状。因此,如果将来某个计划被破坏,货币就会转换 无需担心。可能是一个很大的痛苦。 好的,这正是我在之前的评论中所解释的。迪-赫尔曼型 交流很简单。假设 Alex 和 Brenda 各有一个秘密号码 A 和 B,以及一个号码 他们不关心保守秘密,a和b。他们希望生成一个共享秘密而无需 伊娃发现了它。迪耶和赫尔曼想出了一个方法,让亚历克斯和布伦达分享 公开号码a和b,但不是私人号码A和B,并生成共享秘密, K. 使用这个共享秘密 K,无需任何 Eva 监听即可生成相同的秘密 K、Alex 和 Brenda 现在可以使用 K 作为秘密加密密钥并传回秘密消息 等等。 以下是它 CAN 的工作原理,尽管它应该适用于比 100 大得多的数字。 我们将使用 100,因为对整数取模 100 相当于“扔掉所有 但数字的最后两位。” Alex 和 Brenda 各自选择 A、a、B 和 b。他们对 A 和 B 保密。 Alex 告诉 Brenda 她的模 100 的值(仅最后两位数字),Brenda 告诉 Alex 她的 b 值模 100。现在 Eva 知道 (a,b) 模 100。但是 Alex 知道 (a,b,A),所以她 可以计算 x=abA 模 100。亚历克斯砍掉了所有的东西,只留下最后一个数字,因为我们正在工作 再次以 100 为模的整数。同样,布伦达知道 (a,b,B),因此她可以计算 y=abB 模 100。Alex 现在可以发布 x,Brenda 可以发布 y。 但现在 Alex 可以计算 yA = abBA modulo 100,而 Brenda 可以计算 xB = abBA 模 100。 他们都知道同一个号码! 但伊娃听到的只是 (a,b,abA,abB)。她没有简单的方法来计算 abA*B。 现在,这是考虑 Diffie-Hellman 交换的最简单且最不安全的方式。 存在更安全的版本。但大多数版本都可以工作,因为整数分解和离散 对数很难,而这两个问题都可以通过量子计算机轻松解决。 我将研究是否存在任何抵抗量子的版本。 http://en.wikipedia.org/wiki/Diffie%E2%80%93Hellman_key_exchange 此处列出的“标准 txn 序列”缺少一大堆步骤,例如签名。 他们在这里被视为理所当然。这真的很糟糕,因为我们的顺序 签名内容、签名消息中包含的信息等等……所有这些都非常重要 对协议很重要。 在实施“ 标准交易序列”可能会使整个系统的安全性受到质疑。 此外,如果 它们工作的框架与本节一样松散地定义。

公共 私人 爱丽丝 卡罗尔 一次性钥匙 一次性钥匙 一次性钥匙 鲍勃 鲍勃的钥匙 鲍勃的地址 图 3. CryptoNote 密钥/交易模型。 首先,发送者执行 Diffie-Hellman 交换,从他的数据中获取共享秘密,并 收件人地址的一半。然后,他使用共享的密钥计算一次性目标密钥 秘密和地址的后半部分。收件人需要两个不同的 ec-key 对于这两个步骤,因此标准 CryptoNote 地址几乎是 Bitcoin 钱包的两倍 地址。 接收方还执行 Diffie-Hellman 交换以恢复相应的 秘密密钥。 标准交易顺序如下: 1. Alice 想要向 Bob 发送一笔付款,Bob 已经发布了他的标准地址。 她 解压地址并获取 Bob 的公钥 (A, B)。 2. Alice 生成一个随机 \(r \in [1, l - 1]\) 并计算一次性公钥 \(P = H_s(rA)G +\) B. 3. Alice 使用 P 作为输出的目标密钥,并且还打包值 R = rG(作为一部分) Dffie-Hellman 交换的一部分)进入交易的某个地方。请注意,她可以创建 具有唯一公钥的其他输出:不同接收者的密钥(Ai,Bi)意味着不同的 Pi 即使使用相同的 r。 交易 发送方公钥 发射输出 金额 目的地键 R=rG P = Hs(rA)G + B 接收者的 公钥 发送者的随机数据 r (甲、乙) 图 4. 标准交易结构。 4. Alice 发送交易。 5. Bob 用他的私钥 (a, b) 检查每笔通过的交易,并计算 P ′ = Hs(aR)G + B。 如果Alice与Bob作为接收者的交易也在其中, 则 aR = arG = rA 且 P ′ = P。 7 公共 私人 爱丽丝 卡罗尔 一次性钥匙 一次性钥匙 一次性钥匙 鲍勃 鲍勃的钥匙 鲍勃的地址 图 3. CryptoNote 密钥/交易模型。 首先,发送者执行 Diffie-Hellman 交换,从他的数据中获取共享秘密,并 收件人地址的一半。然后,他使用共享的密钥计算一次性目标密钥 秘密和地址的后半部分。收件人需要两个不同的 ec-key 对于这两个步骤,因此标准 CryptoNote 地址几乎是 Bitcoin 钱包的两倍 地址。 接收方还执行 Diffie-Hellman 交换以恢复相应的 秘密密钥。 标准交易顺序如下: 1. Alice 想要向 Bob 发送一笔付款,Bob 已经发布了他的标准地址。 她 解压地址并获取 Bob 的公钥 (A, B)。 2. Alice 生成一个随机 \(r \in [1, l - 1]\) 并计算一次性公钥 \(P = H_s(rA)G +\) B. 3. Alice 使用 P 作为输出的目标密钥,并且还打包值 R = rG(作为一部分) Dffie-Hellman 交换的一部分)进入交易的某个地方。请注意,她可以创建 具有唯一公钥的其他输出:不同接收者的密钥(Ai,Bi)意味着不同的 Pi 即使使用相同的 r。 交易 发送方公钥 发射输出 金额 目的地键 R=rG P = Hs(rA)G + B 接收者的 公钥 发送者的随机数据 r (甲、乙) 图 4. 标准交易结构。 4. Alice 发送交易。 5. Bob 用他的私钥 (a, b) 检查每笔通过的交易,并计算 P ′ = Hs(aR)G + B。 如果Alice与Bob作为接收者的交易也在其中, 则 aR = arG = rA 且 P ′ = P。 7 14 请注意,作者在保持术语简洁方面做得很糟糕 文本,但尤其是在接下来的部分。本文的下一个版本必然是 更加严格。 在文本中,他们将 P 称为他们的一次性公钥。在图中,他们将 R 称为 他们的“Tx 公钥”和 P 作为他们的“目标密钥”。如果我要重写这个,我会 在讨论这些部分之前,非常具体地列出一些术语。 这个井很大。参见第 5 页。 谁选择艾尔? 该图说明交易公钥 R = rG,它是随机选择的 由发送方发送,不是 Tx 输出的一部分。这是因为对于多个来说它可能是相同的 交易给多人,并且 稍后 不会用于支出。生成一个新的R 每次您想要广播新的 CryptoNote 交易时。此外,R仅用于 检查您是否是交易的接收者。这不是垃圾数据,但对任何人来说都是垃圾 没有与 (A,B) 关联的私钥。 另一方面,目的地密钥 P = Hs(rA)G + B 是 Tx 输出的一部分。大家 翻阅每笔经过的交易数据必须检查自己生成的 P* 这个 P 看看他们是否拥有这个传递的交易。任何拥有未使用交易输出的人 (UTXO) 将会有一堆这样的 P 并带有数量。为了度过d、他们 签署一些新消息,包括 P。 Alice 必须使用与未使用的交易输出目标密钥关联的一次性私钥来签署此交易。 Alice 拥有的每把目的地钥匙都配备有 具有(大概)爱丽丝也拥有的一次性私钥。每次爱丽丝想要的时候 将目标密钥的内容发送给我、鲍勃、布伦达、查理或夏琳,她 使用她的私钥来签署交易。收到交易后,我将收到新的 Tx 公钥,一个新的目标公钥,我将能够恢复一个新的一次性私钥 x。将我的一次性私钥 x 与新交易的公共目的地相结合 key(s) 是我们发送新交易的方式

- Bob 可以恢复相应的一次性私钥:x = Hs(aR) + b,因此 P = xG。 他可以随时通过与 x 签署交易来花费此输出。 交易 发送方公钥 发射输出 金额 目的地键 P ′ = Hs(aR)G + bG 一次性公钥 x = Hs(aR) + b 一次性私钥 接收者的 私钥 (一、二) 右 P′ ? = P 图 5. 传入交易检查。 结果,鲍勃收到了与一次性公钥相关的收款,该公钥是 对于观众来说是不可链接的。一些附加说明: • 当鲍勃“识别”他的交易时(参见步骤 5),他实际上只使用了他的一半交易 私人信息:(a,B)。这对也称为跟踪密钥,可以通过 给第三方(卡罗尔)。鲍勃可以委托她处理新交易。鲍勃 不需要明确信任 Carol,因为她无法恢复一次性密钥 p 没有 Bob 的完整私钥 (a, b)。当 Bob 缺乏带宽时,此方法很有用 或计算能力(智能手机、硬件钱包等)。 • 如果爱丽丝想证明她向鲍勃的地址发送了一笔交易,她可以披露 r 或使用任何类型的零知识协议来证明她知道 r (例如通过签名 与 r 的交易。 • 如果 Bob 希望拥有一个审计兼容地址,其中所有传入交易都在 可链接,他可以发布他的跟踪密钥或使用截断的地址。那个地址 只代表一个公共ec-key B,协议所需的剩余部分为 由此导出如下:a = Hs(B) 且 A = Hs(B)G。在这两种情况下,每个人都是 能够“识别”Bob 的所有传入交易,但是,当然,没有人可以花费 其中包含的资金没有密钥 b. 4.4 一次性环签名 一种基于一次性环签名的协议允许用户实现无条件的不可链接性。 不幸的是,普通类型的加密签名允许追踪交易到他们的 各自的发送者和接收者。我们解决这个缺陷的方法是使用不同的签名 类型不同于当前电子现金系统中使用的类型。 我们将首先提供我们算法的一般描述,没有明确引用 电子现金。 一次性环签名包含四种算法:(GEN、SIG、VER、LNK): GEN:采用公共参数并输出 ec 对 (P, x) 和公钥 I。 SIG:接受消息 m、一组公钥 {Pi}i̸=s、一对 (Ps, xs) \(S'\),并输出签名 \(\sigma\) 以及集合 \(S = \)S'\( \cup \{P_s\}\)。 8

-

Bob 可以恢复相应的一次性私钥:x = Hs(aR) + b,因此 P = xG。 他可以随时通过与 x 签署交易来花费此输出。 交易 发送方公钥 发射输出 金额 目的地键 P ′ = Hs(aR)G + bG 一次性公钥 x = Hs(aR) + b 一次性私钥 接收者的 私钥 (一、二) 右 P′ ? = P 图 5. 传入交易检查。 结果,鲍勃收到了与一次性公钥相关的收款,该公钥是 对于观众来说是不可链接的。一些附加说明: • 当鲍勃“识别”他的交易时(参见步骤 5),他实际上只使用了他的一半交易 私人信息:(a,B)。这对也称为跟踪密钥,可以通过 给第三方(卡罗尔)。鲍勃可以委托她处理新交易。鲍勃 不需要明确信任 Carol,因为她无法恢复一次性密钥 p 没有 Bob 的完整私钥 (a, b)。当 Bob 缺乏带宽时,此方法很有用 或计算能力(智能手机、硬件钱包等)。 • 如果爱丽丝想证明她向鲍勃的地址发送了一笔交易,她可以披露 r 或使用任何类型的零知识协议来证明她知道 r (例如通过签名 与 r 的交易。 • 如果 Bob 希望拥有一个审计兼容地址,其中所有传入交易都在 可链接,他可以发布他的跟踪密钥或使用截断的地址。那个地址 只代表一个公共ec-key B,协议所需的剩余部分为 由此导出如下:a = Hs(B) 且 A = Hs(B)G。在这两种情况下,每个人都是 能够“识别”Bob 的所有传入交易,但是,当然,没有人可以花费 其中包含的资金没有密钥 b. 4.4 一次性环签名 一种基于一次性环签名的协议允许用户实现无条件的不可链接性。 不幸的是,普通类型的加密签名允许追踪交易到他们的 各自的发送者和接收者。我们解决这个缺陷的方法是使用不同的签名 类型不同于当前电子现金系统中使用的类型。 我们首先提供一个gener我们算法的所有描述,没有明确引用 电子现金。 一次性环签名包含四种算法:(GEN、SIG、VER、LNK): GEN:采用公共参数并输出 ec 对 (P, x) 和公钥 I。 SIG:接受消息 m、一组公钥 {Pi}i̸=s、一对 (Ps, xs) \(S'\),并输出签名 \(\sigma\) 以及集合 \(S = \)S'\( \cup \{P_s\}\)。 8 15 这里未使用的交易输出是什么样的?该图表明交易输出仅包含两个数据点:金额和目的地键。但这不是 足够了,因为当我尝试使用这个“输出”时,我仍然需要知道 R=rG。请记住,r 由发送者选择,并且 R a) 用于将传入的加密货币识别为您的 拥有和 b) 用于生成用于“认领”您的加密货币的一次性私钥。 我不明白的部分是什么? 采取理论上的“好吧,我们有这些 签名和交易,我们将它们来回传递”到编程世界 “好吧,具体什么信息构成了个体UTXO?” 回答这个问题的最佳方法是深入研究完全未注释的代码主体。 一路走好,比特币团队。 回想一下:可链接性意味着“是同一个人发送的吗?”不可链接性意味着“做了同样的事情” 人收到吗?”。因此,系统可以是可链接的或不可链接的、不可链接的或不可不可链接的。 很烦人,我知道。 因此,当 Nic van Saberhagen 在这里说“……收到的付款[与]一次性相关” 观众无法链接的公钥”,让我们看看他的意思。 首先,考虑这样一种情况:Alice 向 Bob 发送来自同一交易的两个单独的交易。 地址到同一个地址。 在Bitcoin宇宙中,爱丽丝已经犯了错误 从同一地址发送,因此交易未能满足我们对有限的愿望 可链接性。而且,既然她把钱寄到了同一个地址,她就辜负了我们的愿望 为不可链接性。该比特币交易既是(完全)可链接又是不可链接的。 另一方面,在加密货币世界中,假设爱丽丝向鲍勃发送了一些加密货币, 使用鲍勃的公共地址。她选择所有已知的公共密钥作为她的混淆公共密钥集 华盛顿特区都会区的钥匙。 Alex 使用自己的公钥生成一次性公钥 信息和鲍勃的公开信息。她把钱寄出去,任何观察者都会 只能收集“来自华盛顿特区都会区的某人发送了 2.3 个加密货币到 一次性公共地址 XYZ123。” 我们在这里对可链接性进行概率控制,因此我们将其称为“几乎不可链接”。 我们也只看到一次性公钥资金被发送到的地方。即使我们怀疑接收者 是鲍勃,我们没有他的私钥,所以我们无法测试是否通过交易 属于鲍勃,更不用说生成他的一次性私钥来兑换他的加密货币了。所以这个 事实上,完全“无法链接”。 所以,这是所有技巧中最巧妙的。谁愿意真正信任另一个 MtGox?我们可能是 在 Coinbase 上存储一定数量的 BTC 很舒服,但比特币安全的终极目标是 实体钱包。这很不方便。 在这种情况下,您可以放心地泄露一半的私钥,而不会损害您的 自己花钱的能力。 执行此操作时,您所做的就是告诉某人如何打破不可链接性。另一个 CN 像货币一样的属性被保留,例如防止双重支出和 诸如此类的。

-

Bob 可以恢复相应的一次性私钥:x = Hs(aR) + b,因此 P = xG。 他可以随时通过与 x 签署交易来花费此输出。 交易 发送方公钥 发射输出 金额 目的地键 P ′ = Hs(aR)G + bG 一次性公钥 x = Hs(aR) + b 一次性私钥 接收者的 私钥 (一、二) 右 P′ ? = P 图 5. 传入交易检查。 结果,鲍勃收到了与一次性公钥相关的收款,该公钥是 对于观众来说是不可链接的。一些附加说明: • 当鲍勃“识别”他的交易时(参见步骤 5),他实际上只使用了他的一半交易 私人信息:(a,B)。这对也称为跟踪密钥,可以通过 给第三方(卡罗尔)。鲍勃可以委托她处理新交易。鲍勃 不需要明确信任 Carol,因为她无法恢复一次性密钥 p 没有 Bob 的完整私钥 (a, b)。当 Bob 缺乏带宽时,此方法很有用 或计算能力(智能手机、硬件钱包等)。 • 如果爱丽丝想证明她向鲍勃的地址发送了一笔交易,她可以披露 r 或使用任何类型的零知识协议来证明她知道 r (例如通过签名 与 r 的交易。 • 如果 Bob 希望拥有一个审计兼容地址,其中所有传入交易都在 可链接,他可以发布他的跟踪密钥或使用截断的地址。那个地址 只代表一个公共ec-key B,协议所需的剩余部分为 由此导出如下:a = Hs(B) 且 A = Hs(B)G。在这两种情况下,每个人都是 能够“识别”Bob 的所有传入交易,但是,当然,没有人可以花费 其中包含的资金没有密钥 b. 4.4 一次性环签名 一种基于一次性环签名的协议允许用户实现无条件的不可链接性。 不幸的是,普通类型的加密签名允许追踪交易到他们的 各自的发送者和接收者。我们解决这个缺陷的方法是使用不同的签名 类型不同于当前电子现金系统中使用的类型。 我们将首先提供我们算法的一般描述,没有明确引用 电子现金。 一次性环签名包含四种算法:(GEN、SIG、VER、LNK): GEN:采用公共参数并输出 ec 对 (P, x) 和公钥 I。 SIG:接受消息 m、一组公钥 {Pi}i̸=s、一对 (Ps, xs) \(S'\),并输出签名 \(\sigma\) 以及集合 \(S = \)S'\( \cup \{P_s\}\)。 8

- Bob 可以恢复相应的一次性私钥:x = Hs(aR) + b,因此 P = xG。 他可以随时通过与 x 签署交易来花费此输出。 交易 发送方公钥 发射输出 金额 目的地键 P ′ = Hs(aR)G + bG 一次性公钥 x = Hs(aR) + b 一次性私钥 接收者的 私钥 (一、二) 右 P′ ? = P 图 5. 传入交易检查。 结果,鲍勃收到了与一次性公钥相关的收款,该公钥是 对于观众来说是不可链接的。一些附加说明: • 当鲍勃“识别”他的交易时(参见步骤 5),他实际上只使用了他的一半交易 私人信息:(a,B)。这对也称为跟踪密钥,可以通过 给第三方(卡罗尔)。鲍勃可以委托她处理新交易。鲍勃 不需要明确信任 Carol,因为她无法恢复一次性密钥 p 没有 Bob 的完整私钥 (a, b)。当 Bob 缺乏带宽时,此方法很有用 或计算能力(智能手机、硬件钱包等)。 • 如果爱丽丝想证明她向鲍勃的地址发送了一笔交易,她可以披露 r 或使用任何类型的零知识协议来证明她知道 r (例如通过签名 与 r 的交易。 • 如果 Bob 希望拥有一个审计兼容地址,其中所有传入交易都在 可链接,他可以发布他的跟踪密钥或使用截断的地址。那个地址 只代表一个公共ec-key B,协议所需的剩余部分为 由此导出如下:a = Hs(B) 且 A = Hs(B)G。在这两种情况下,每个人都是 能够“识别”Bob 的所有传入交易,但是,当然,没有人可以花费 其中包含的资金没有密钥 b. 4.4 一次性环签名 一种基于一次性环签名的协议允许用户实现无条件的不可链接性。 不幸的是,普通类型的加密签名允许追踪交易到他们的 各自的发送者和接收者。我们解决这个缺陷的方法是使用不同的签名 类型不同于当前电子现金系统中使用的类型。 我们首先提供一个gener我们算法的所有描述,没有明确引用 电子现金。 一次性环签名包含四种算法:(GEN、SIG、VER、LNK): GEN:采用公共参数并输出 ec 对 (P, x) 和公钥 I。 SIG:接受消息 m、一组公钥 {Pi}i̸=s、一对 (Ps, xs) \(S'\),并输出签名 \(\sigma\) 以及集合 \(S = \)S'\( \cup \{P_s\}\)。 8 16 是的,现在我们有 a) 付款地址和 b) 付款 ID。 批评者可能会问“我们真的需要这样做吗?毕竟,如果商家收到 112.00678952 CN 完全正确,那是我的订单,我有屏幕截图或收据或其他什么,不是吗 疯狂的精确度足够了吗?”答案是“也许,大多数时候,在日常生活中, 面对面交易。” 然而,更常见的情况(尤其是在数字世界中)是这样的:商家出售 一组物品,每个物品都有固定的价格。假设对象 A 为 0.001 CN,对象 B 为 0.01 CN, 物体C是0.1 CN。现在,如果商家收到一个1.618 CN的订单,有很多很多 (很多!)为客户安排订单的方式。因此,如果没有某种付款 ID, 识别客户所谓的“独特”订单及其所谓的“独特”成本 秩序变得不可能。更有趣的是:如果我在线商店中的所有商品的价格都是 1.0 CN,我每天有 1000 个客户?并且您想证明您恰好购买了 3 件物品 两周前?没有付款ID?祝你好运,伙计。 长话短说:当鲍勃发布一个付款地址时,他最终可能还会发布一个 以及付款 ID(例如 Poloniex XMR 存款)。这与描述的不同 在此处的文本中,Alice 是生成付款 ID 的人。 Bob 也必须有某种方式来生成支付 ID。 (一、乙) 回想一下,跟踪密钥 (a,B) 可以被发布;失去“a”意志价值的秘密 不侵犯您的消费能力或允许人们从您那里偷窃(我认为......这会 有待证明),它只会让人们看到所有传入的交易。 如本段所述,截断的地址仅采用密钥的“私有”部分 并从“公共”部分生成它。显示“a”的值将消除不可链接性 但将保留其余交易。 作者的意思是“not unlinkable”,因为unlinkable指的是接收者而linkable 指发件人。 很明显,作者没有意识到可链接性有两个不同的方面。 毕竟,交易是图上的有向对象,因此会出现两个问题: “这两笔交易是同一个人进行的吗?”以及“这两笔交易即将到来吗? 来自同一个人?” 这是一个“不回头”的政策,在该政策下,CryptoNote 的不可链接性属性是 有条件的。也就是说,Bob 可以选择他传入的交易不是不可链接的 使用该政策。 这是他们在随机预言模型下证明的主张。我们会谈到这一点;随机的 甲骨文有优点也有缺点。

VER:接受消息 m、集合 S、签名 \(\sigma\) 并输出“真”或“假”。 LNK:采用集合 I = {Ii}、签名 \(\sigma\) 并输出“linked”或“indep”。 该协议背后的想法相当简单:用户生成一个签名,该签名可以是 通过一组公钥而不是唯一的公钥进行检查。签名者的身份是 与公钥在集合中的其他用户无法区分,直到所有者生成 使用相同密钥对的第二个签名。 私钥 x0 \(\cdots\) 希 \(\cdots\) xn 公钥 P0 \(\cdots\) 圆周率 \(\cdots\) PN 戒指 签名 标志 验证 图 6. 环签名匿名性。 GEN:签名者选择一个随机密钥 \(x \in [1, l - 1]\) 并计算相应的密钥 公钥 P = xG。此外,他还计算了另一个公钥 I = xHp(P),我们将其 称之为“关键图像”。 SIG:签名者生成具有非交互式零知识的一次性环签名 使用 [21] 中的技术进行证明。他从其他用户的 n 中随机选择子集 \(S'\) 公钥 Pi、他自己的密钥对 (x, P) 和密钥图像 I。令 \(0 \leq s \leq n\) 为签名者的秘密索引 在 S 中(因此他的公钥是 Ps)。 他随机选择一个{qi |我= 0 。 。 。 n} 和 {wi |我= 0 。 。 。 n, i ̸= s} 从 (1 . . . l) 并应用 以下转换: 李= ( qiG, 如果我=s qiG + wiPi, 如果 i ̸= s 里= ( qiHp(Pi), 如果我=s qiHp(Pi) + wiI, 如果 i ̸= s 下一步是接受非交互式挑战: c = Hs(m, L1, ..., Ln, R1, ..., Rn) 最后签名者计算响应: ci = 无线, 如果 i ̸= s c - 正压 我=0 词 模l, 如果我=s 里= ( 气, 如果 i ̸= s qs-csx 模l, 如果我=s 所得签名为 \(\sigma = (I, c_1, \ldots, c_n, r_1, \ldots, r_n)\)。 9 VER:接受消息 m、集合 S、签名 \(\sigma\) 并输出“真”或“假”。 LNK:采用集合 I = {Ii}、签名 \(\sigma\) 并输出“linked”或“indep”。 该协议背后的想法相当简单:用户生成一个签名,该签名可以是 通过一组公钥而不是唯一的公钥进行检查。签名者的身份是 与公钥在集合中的其他用户无法区分,直到所有者生成 使用相同密钥对的第二个签名。 私钥 x0 \(\cdots\) 希 \(\cdots\) xn 公钥 P0 \(\cdots\) 圆周率 \(\cdots\) PN 戒指 签名 标志 验证 图 6. 环签名匿名性。 GEN:签名者选择一个随机密钥 \(x \in [1, l - 1]\) 并计算相应的密钥 公钥 P = xG。此外,他还计算了另一个公钥 I = xHp(P),我们将其 称之为“关键图像”。 SIG:签名者生成具有非交互式零知识的一次性环签名 使用 [21] 中的技术进行证明。他从其他用户的 n 中随机选择子集 \(S'\) 公钥 Pi、他自己的密钥对 (x, P) 和密钥图像 I。令 \(0 \leq s \leq n\) 为签名者的秘密索引 在 S 中(因此他的公钥是 Ps)。 他随机选择一个{qi |我= 0 。 。 。 n} 和 {wi |我= 0 。 。 。 n, i ̸= s} 从 (1 . . . l) 并应用 以下转换: 李= ( qiG, 如果我=s qiG + wiPi, 如果 i ̸= s 里= ( qiHp(Pi), 如果我=s qiHp(Pi) + wiI, 如果 i ̸= s 下一步是接受非交互式挑战: c = Hs(m, L1, ..., Ln, R1, ..., Rn) 最后签名者计算响应: ci = 无线, 如果 i ̸= s c - 正压 我=0 词 模l, 如果我=s 里= ( 气, 如果 i ̸= s qs-csx 模l, 如果我=s 所得签名为 \(\sigma = (I, c_1, \ldots, c_n, r_1, \ldots, r_n)\)。 9 17 号 也许这很愚蠢,但是在联合 S 和 P_s 时必须小心。如果您只是附加 最后一个公钥,不可链接性被破坏,因为任何人都检查传递的交易 可以只检查每笔交易和繁荣中列出的最后一个公钥。这就是公钥 与发件人相关联。因此,联合后,伪随机数生成器必须是 用于排列所选的公钥。 “......直到所有者使用相同的密钥对生成第二个签名。”我希望作者(?) 将对此进行详细说明。 我相信这意味着“确保每次选择一组公钥来混淆 你自己选择一套全新的钥匙,没有两把钥匙是一样的。” 对不可链接性施加相当强的条件。也许“你从其中选择一个新的随机集 所有可能的键”的假设是,虽然非平凡的交叉点将不可避免地 发生,它们不会经常发生。 不管怎样,我需要更深入地研究这个陈述。 这正在生成环签名。 零知识证明太棒了:我挑战你向我证明你知道一个秘密 而不泄露秘密。例如,假设我们在一个甜甜圈形状的洞穴的入口处, 在洞穴的后面(从入口处看不到)有一个o你通往的新门 声称你有钥匙。如果你朝一个方向走,它总是会让你通过,但如果你朝另一方向走 其他方向,你需要一把钥匙。但你甚至不想给我看钥匙,更不用说 让我看看它能打开门。但你想向我证明你知道如何打开 门。 在互动环境中,我抛硬币。 左边是头,右边是尾,然后你沿着 甜甜圈形状的洞穴,无论硬币指向你的方向。在我的视线之外的后面,你 打开门绕到另一边回来。我们重复抛硬币实验 直到我确信你有钥匙为止。 但这显然是交互式零知识证明。有一些非交互式版本,您和我永远不需要交流;这样,窃听者就无法干扰。 http://en.wikipedia.org/wiki/Zero-knowledge_proof 这与之前的定义相反。

VER:接受消息 m、集合 S、签名 \(\sigma\) 并输出“真”或“假”。 LNK:采用集合 I = {Ii}、签名 \(\sigma\) 并输出“linked”或“indep”。 该协议背后的想法相当简单:用户生成一个签名,该签名可以是 通过一组公钥而不是唯一的公钥进行检查。签名者的身份是 与公钥在集合中的其他用户无法区分,直到所有者生成 使用相同密钥对的第二个签名。 私钥 x0 \(\cdots\) 希 \(\cdots\) xn 公钥 P0 \(\cdots\) 圆周率 \(\cdots\) PN 戒指 签名 标志 验证 图 6. 环签名匿名性。 GEN:签名者选择一个随机密钥 \(x \in [1, l - 1]\) 并计算相应的密钥 公钥 P = xG。此外,他还计算了另一个公钥 I = xHp(P),我们将其 称之为“关键图像”。 SIG:签名者生成具有非交互式零知识的一次性环签名 使用 [21] 中的技术进行证明。他从其他用户的 n 中随机选择子集 \(S'\) 公钥 Pi、他自己的密钥对 (x, P) 和密钥图像 I。令 \(0 \leq s \leq n\) 为签名者的秘密索引 在 S 中(因此他的公钥是 Ps)。 他随机选择一个{qi |我= 0 。 。 。 n} 和 {wi |我= 0 。 。 。 n, i ̸= s} 从 (1 . . . l) 并应用 以下转换: 李= ( qiG, 如果我=s qiG + wiPi, 如果 i ̸= s 里= ( qiHp(Pi), 如果我=s qiHp(Pi) + wiI, 如果 i ̸= s 下一步是接受非交互式挑战: c = Hs(m, L1, ..., Ln, R1, ..., Rn) 最后签名者计算响应: ci = 无线, 如果 i ̸= s c - 正压 我=0 词 模l, 如果我=s 里= ( 气, 如果 i ̸= s qs-csx 模l, 如果我=s 所得签名为 \(\sigma = (I, c_1, \ldots, c_n, r_1, \ldots, r_n)\)。 9 VER:接受消息 m、集合 S、签名 \(\sigma\) 并输出“真”或“假”。 LNK:采用集合 I = {Ii}、签名 \(\sigma\) 并输出“linked”或“indep”。 该协议背后的想法相当简单:用户生成一个签名,该签名可以是 通过一组公钥而不是唯一的公钥进行检查。签名者的身份是 与公钥在集合中的其他用户无法区分,直到所有者生成 使用相同密钥对的第二个签名。 私钥 x0 \(\cdots\) 希 \(\cdots\) xn 公钥 P0 \(\cdots\) 圆周率 \(\cdots\) PN 戒指 签名 标志 验证 图 6. 环签名匿名性。 GEN:签名者选择一个随机密钥 \(x \in [1, l - 1]\) 并计算相应的密钥 公钥 P = xG。此外,他还计算了另一个公钥 I = xHp(P),我们将其 称之为“关键图像”。 SIG:签名者生成具有非交互式零知识的一次性环签名 使用 [21] 中的技术进行证明。他从其他用户的 n 中随机选择子集 \(S'\) 公钥 Pi、他自己的密钥对 (x, P) 和密钥图像 I。令 \(0 \leq s \leq n\) 为签名者的秘密索引 在 S 中(因此他的公钥是 Ps)。 他随机选择一个{qi |我= 0 。 。 。 n} 和 {wi |我= 0 。 。 。 n, i ̸= s} 从 (1 . . . l) 并应用 以下转换: 李= ( qiG, 如果我=s qiG + wiPi, 如果 i ̸= s 里= ( qiHp(Pi), 如果我=s qiHp(Pi) + wiI, 如果 i ̸= s 下一步是接受非交互式挑战: c = Hs(m, L1, ..., Ln, R1, ..., Rn) 最后签名者计算响应: ci = 无线, 如果 i ̸= s c - 正压 我=0 词 模l, 如果我=s 里= ( 气, 如果 i ̸= s qs-csx 模l, 如果我=s 所得签名为 \(\sigma = (I, c_1, \ldots, c_n, r_1, \ldots, r_n)\)。 9 18 整个区域与加密货币无关,只是简单地描述环签名算法,而无需 参考货币。我怀疑某些符号与论文的其余部分一致, 不过。例如,x 是 GEN 中选择的“随机”密钥,它给出公钥 P 和公钥图像 I。x 的值是 Bob 在第 6 部分第 8 页中计算的值。所以这是 开始澄清之前描述中的一些混乱。 这有点酷;钱没有从“爱丽丝的公共地址转移到鲍勃的公共地址” 地址。”它正在从一次性地址转移到一次性地址。 所以,从某种意义上说,这就是这些东西的工作原理。如果亚历克斯有一些加密货币,因为有人 将它们发送给她,这意味着她拥有将它们发送给鲍勃所需的私钥。她用 使用 Bob 的公开信息生成新的一次性地址的 Diffie-Hellman 交换 并且加密货币将被转移到该地址。 现在,由于使用(大概是安全的)DH 交换来生成新的一次性地址 Alex 向其发送了 CN,Bob 是唯一拥有重复该操作所需私钥的人 上面。所以现在,鲍勃是亚历克斯。 http://en.wikipedia.org/wiki/Piecewise#Notation_and_interpretation 求和应该在 j 而不是 i 上索引。每个 c_i 都是随机垃圾(因为 w_i 是随机的) 除了 c_i 屁股与此签名中涉及的实际密钥相关联。 c 的值为 先前信息的 hash。 我认为这可能包含比重新使用索引“i”更糟糕的拼写错误,因为 c_s 似乎 是隐含的,而不是明确的定义。 事实上,如果我们相信这个方程,那么我们可以确定 c_s = (1/2)c - (1/2) sum_i neq s c_i。也就是说,hash 减去一大堆随机数。 另一方面,如果要读取此求和“c_s = (c - sum_j neq s c_j) mod l”,然后我们取之前信息的hash,生成一堆随机数, 减去 hash 中的所有随机数,得到 c_s。这似乎是 根据我的直觉,“应该”发生什么,并且与第 10 页的验证步骤相匹配。 但直觉不是数学。我会更深入地探讨这一点。 和以前一样;除了与实际相关的之外,所有这些都将是随机垃圾 签名者的公钥 x。除了这一次,这更符合我对结构的期望: r_i 对于 i!=s 是随机的,并且 r_s 仅由秘密 x 和 s 索引值确定 q_i 和 c_i。

VER:验证者通过应用逆变换来检查签名: ( L′ i = riG + ciPi R′ i = riHp(Pi) + ciI 最后,验证者检查是否 正压 我=0 词 ? = Hs(m, L′ 0,. 。 。 , L′ n,R′ 0,. 。 。 ,R′ n) 模 l 如果这个等式正确,验证器将运行 LNK 算法。否则验证者拒绝 签名。 LNK:验证器检查 I 是否已在过去的签名中使用过(这些值存储在 集 I)。多次使用意味着两个签名是在同一密钥下生成的。 协议的含义:通过应用 L 变换,签名者证明他知道 这样 x 至少有一个 Pi = xG。为了使这个证明不可重复,我们引入了关键图像 因为 I = xHp(P)。签名者使用相同的系数 (ri, ci) 来证明几乎相同的陈述: 他知道 x 至少有一个 \(H_p(P_i) = I \cdot x^{-1}\)。 如果映射 \(x \to I\) 是一个注入: 1. 任何人都无法从密钥图像中恢复公钥并识别签名者; 2. 签名者不能使用不同的 I 和相同的 x 进行两个签名。 附录 A 提供了完整的安全分析。 4.5 标准 CryptoNote 交易 通过结合这两种方法(不可链接的公钥和不可追踪的环签名),Bob 实现了 与原始 Bitcoin 方案相比,新的隐私级别。它只需要他存储 一个私钥(a,b)并发布(A,B)以开始接收和发送匿名交易。 在验证每笔交易时,Bob 仅对每个输出执行两次椭圆曲线乘法和一次加法,以检查交易是否属于他。为了他的每一个 输出 Bob 恢复一次性密钥对 (pi, Pi) 并将其存储在他的钱包中。任何输入都可以 仅当它们出现在一次交易中时,才能间接证明它们具有相同的所有者。在 事实上,由于一次性环签名,这种关系更难建立。 通过环签名,鲍勃可以有效地隐藏其他人的每个输入;一切皆有可能 消费者将是等概率的,即使是前任所有者(爱丽丝)也没有比 任何观察者。 当鲍勃签署他的交易时,指定了n个与他的金额相同的外国输出 输出,在没有其他用户参与的情况下混合所有这些。鲍勃本人(以及 其他人)不知道这些付款是否已被花费:可以使用输出 数以千计的签名作为一个模糊因素,而不是作为隐藏的目标。双 支出检查发生在 LNK 阶段,检查已使用的关键映像集。 Bob可以自己选择模糊度:n=1表示他有的概率 花费输出的概率为 50%,n = 99 给出 1%。生成的签名的大小增加 线性为 O(n+1),因此改进的匿名性会让 Bob 付出额外的交易费用。他也可以 设置 n = 0 并使他的环签名仅包含一个元素,但这将立即 揭露他是一个花钱的人。 10 VER:验证者通过应用逆变换来检查签名: ( L′ i = riG + ciPi R′ i = riHp(Pi) + ciI 最后,验证者检查是否 正压 我=0 词 ? = Hs(m, L′ 0,. 。 。 , L′ n,R′ 0,. 。 。 ,R′ n) 模 l 如果这个等式正确,验证器将运行 LNK 算法。否则验证者拒绝 签名。 LNK:验证器检查 I 是否已在过去的签名中使用过(这些值存储在 集 I)。多次使用意味着两个签名是在同一密钥下生成的。 协议的含义:通过应用 L 变换,签名者证明他知道 这样 x 至少有一个 Pi = xG。为了使这个证明不可重复,我们引入了关键图像 因为 I = xHp(P)。签名者使用相同的系数 (ri, ci) 来证明几乎相同的陈述: 他知道 x 至少有一个 \(H_p(P_i) = I \cdot x^{-1}\)。 如果映射 \(x \to I\) 是一个注入: 1. 任何人都无法从密钥图像中恢复公钥并识别签名者; 2. 签名者不能使用不同的 I 和相同的 x 进行两个签名。 附录 A 提供了完整的安全分析。 4.5 标准 CryptoNote 交易 通过结合这两种方法(不可链接的公钥和不可追踪的环签名),Bob 实现了 与原始 Bitcoin 方案相比,新的隐私级别。它只需要他存储 一个私钥(a,b)并发布(A,B)以开始接收和发送匿名交易。 在验证每笔交易时,Bob 仅对每个输出执行两次椭圆曲线乘法和一次加法,以检查交易是否属于他。为了他的每一个 输出 Bob 恢复一次性密钥对 (pi, Pi) 和 st把它放在他的钱包里。任何输入都可以 仅当它们出现在一次交易中时,才能间接证明它们具有相同的所有者。在 事实上,由于一次性环签名,这种关系更难建立。 通过环签名,鲍勃可以有效地隐藏其他人的每个输入;一切皆有可能 消费者将是等概率的,即使是前任所有者(爱丽丝)也没有比 任何观察者。 当鲍勃签署他的交易时,指定了n个与他的金额相同的外国输出 输出,在没有其他用户参与的情况下混合所有这些。鲍勃本人(以及 其他人)不知道这些付款是否已被花费:可以使用输出 数以千计的签名作为一个模糊因素,而不是作为隐藏的目标。双 支出检查发生在 LNK 阶段,检查已使用的关键映像集。 Bob可以自己选择模糊度:n=1表示他有的概率 花费输出的概率为 50%,n = 99 给出 1%。生成的签名的大小增加 线性为 O(n+1),因此改进的匿名性会让 Bob 付出额外的交易费用。他也可以 设置 n = 0 并使他的环签名仅包含一个元素,但这将立即 揭露他是一个花钱的人。 10 19 此时,我非常困惑。 Alex 收到带有签名 (I,c_1, ..., c_n, r_1, ..., r_n) 和公共列表的消息 M 键 S.,她运行 VER。这将计算 L_i' 和 R_i' 这验证了上一页上的 c_s = c - sum_ineq s c_i。 一开始我很困惑。任何人都可以计算 L_i' 和 R_i'。事实上,每个 r_i 和 c_i 已在签名中发布 sigma 与 I 的值一起。集合 S = 所有公钥的 P_i 也已发布。所以任何看过 sigma 和集合的人 键 S = P_i 将获得相同的 L_i’ 和 R_i’ 值,从而检查签名。 但后来我想起这部分只是描述签名算法,而不是“检查” 如果签名了,请检查是否已发送给我,如果是,则去花钱。”这就是 游戏的签名部分。 当我最终到达那里时,我有兴趣阅读附录 A。 我希望看到 Cryptonote 与 Bitcoin 的全面逐个操作比较。 此外,还有电力/可持续性。 算法的哪些部分构成了这里的“输入”? 我相信,交易输入是一个金额和一组 UTXO,其总和大于 金额。 这还不清楚。 “隐藏的目标?”我已经想了几分钟了,但我仍然没有想到 最模糊的想法是它可能意味着什么。 双花攻击只能通过操纵节点感知的使用密钥来执行 图像集 \(I\)。 “模糊度” = n 但交易中包含的公钥总数为 n+1。也就是说,模糊度是“你想要多少其他人” 人群?” 默认情况下,答案可能是“尽可能多”。

VER:验证者通过应用逆变换来检查签名: ( L′ i = riG + ciPi R′ i = riHp(Pi) + ciI 最后,验证者检查是否 正压 我=0 词 ? = Hs(m, L′ 0,. 。 。 , L′ n,R′ 0,. 。 。 ,R′ n) 模 l 如果这个等式正确,验证器将运行 LNK 算法。否则验证者拒绝 签名。 LNK:验证器检查 I 是否已在过去的签名中使用过(这些值存储在 集 I)。多次使用意味着两个签名是在同一密钥下生成的。 协议的含义:通过应用 L 变换,签名者证明他知道 这样 x 至少有一个 Pi = xG。为了使这个证明不可重复,我们引入了关键图像 因为 I = xHp(P)。签名者使用相同的系数 (ri, ci) 来证明几乎相同的陈述: 他知道 x 至少有一个 \(H_p(P_i) = I \cdot x^{-1}\)。 如果映射 \(x \to I\) 是一个注入: 1. 任何人都无法从密钥图像中恢复公钥并识别签名者; 2. 签名者不能使用不同的 I 和相同的 x 进行两个签名。 附录 A 提供了完整的安全分析。 4.5 标准 CryptoNote 交易 通过结合这两种方法(不可链接的公钥和不可追踪的环签名),Bob 实现了 与原始 Bitcoin 方案相比,新的隐私级别。它只需要他存储 一个私钥(a,b)并发布(A,B)以开始接收和发送匿名交易。 在验证每笔交易时,Bob 仅对每个输出执行两次椭圆曲线乘法和一次加法,以检查交易是否属于他。为了他的每一个 输出 Bob 恢复一次性密钥对 (pi, Pi) 并将其存储在他的钱包中。任何输入都可以 仅当它们出现在一次交易中时,才能间接证明它们具有相同的所有者。在 事实上,由于一次性环签名,这种关系更难建立。 通过环签名,鲍勃可以有效地隐藏其他人的每个输入;一切皆有可能 消费者将是等概率的,即使是前任所有者(爱丽丝)也没有比 任何观察者。 当鲍勃签署他的交易时,指定了n个与他的金额相同的外国输出 输出,在没有其他用户参与的情况下混合所有这些。鲍勃本人(以及 其他人)不知道这些付款是否已被花费:可以使用输出 数以千计的签名作为一个模糊因素,而不是作为隐藏的目标。双 支出检查发生在 LNK 阶段,检查已使用的关键映像集。 Bob可以自己选择模糊度:n=1表示他有的概率 花费输出的概率为 50%,n = 99 给出 1%。生成的签名的大小增加 线性为 O(n+1),因此改进的匿名性会让 Bob 付出额外的交易费用。他也可以 设置 n = 0 并使他的环签名仅包含一个元素,但这将立即 揭露他是一个花钱的人。 10 VER:验证者通过应用逆变换来检查签名: ( L′ i = riG + ciPi R′ i = riHp(Pi) + ciI 最后,验证者检查是否 正压 我=0 词 ? = Hs(m, L′ 0,. 。 。 , L′ n,R′ 0,. 。 。 ,R′ n) 模 l 如果这个等式正确,验证器将运行 LNK 算法。否则验证者拒绝 签名。 LNK:验证器检查 I 是否已在过去的签名中使用过(这些值存储在 集 I)。多次使用意味着两个签名是在同一密钥下生成的。 协议的含义:通过应用 L 变换,签名者证明他知道 这样 x 至少有一个 Pi = xG。为了使这个证明不可重复,我们引入了关键图像 因为 I = xHp(P)。签名者使用相同的系数 (ri, ci) 来证明几乎相同的陈述: 他知道 x 至少有一个 \(H_p(P_i) = I \cdot x^{-1}\)。 如果映射 \(x \to I\) 是一个注入: 1. 任何人都无法从密钥图像中恢复公钥并识别签名者; 2. 签名者不能使用不同的 I 和相同的 x 进行两个签名。 附录 A 提供了完整的安全分析。 4.5 标准 CryptoNote 交易 通过结合这两种方法(不可链接的公钥和不可追踪的环签名),Bob 实现了 与原始 Bitcoin 方案相比,新的隐私级别。它只需要他存储 一个私钥(a,b)并发布(A,B)以开始接收和发送匿名交易。 在验证每笔交易时,Bob 仅对每个输出执行两次椭圆曲线乘法和一次加法,以检查交易是否属于他。为了他的每一个 输出 Bob 恢复一次性密钥对 (pi, Pi) 和 st把它放在他的钱包里。任何输入都可以 仅当它们出现在一次交易中时,才能间接证明它们具有相同的所有者。在 事实上,由于一次性环签名,这种关系更难建立。 通过环签名,鲍勃可以有效地隐藏其他人的每个输入;一切皆有可能 消费者将是等概率的,即使是前任所有者(爱丽丝)也没有比 任何观察者。 当鲍勃签署他的交易时,指定了n个与他的金额相同的外国输出 输出,在没有其他用户参与的情况下混合所有这些。鲍勃本人(以及 其他人)不知道这些付款是否已被花费:可以使用输出 数以千计的签名作为一个模糊因素,而不是作为隐藏的目标。双 支出检查发生在 LNK 阶段,检查已使用的关键映像集。 Bob可以自己选择模糊度:n=1表示他有的概率 花费输出的概率为 50%,n = 99 给出 1%。生成的签名的大小增加 线性为 O(n+1),因此改进的匿名性会让 Bob 付出额外的交易费用。他也可以 设置 n = 0 并使他的环签名仅包含一个元素,但这将立即 揭露他是一个花钱的人。 10 20 这很有趣;早些时候,我们为接收者 Bob 提供了一种方法来使所有 INCOMING 通过确定性地选择一半的私钥或通过 将他一半的私钥公开。这是一种不走回头路的政策。在这里,我们看到 发送者 Alex 选择单个传出交易作为可链接的一种方式,但实际上这是 向整个网络显示 Alex 是发件人。这不是一种不走回头路的政策。 这是逐笔交易。 还有第三个政策吗?接收方 Bob 能否为 Alex 生成一个唯一的付款 ID? 永远不会改变,也许使用 Dffie-Hellman 交换? 如果有人包含该付款 ID 绑定在她的交易中的某个位置到 Bob 的地址,它一定来自 Alex。 这样,亚历克斯就不需要通过选择链接特定的网络来向整个网络暴露自己。 交易,但她仍然可以向收款人表明自己的身份。 这不是 Poloniex 所做的吗?

交易 发射输入 输出0 。 。 。 输出i 。 。 。 输出n 关键图像 签名 环签名 目的地键 输出1 目的地键 输出n 国外交易 发送者的输出 目的地键 一次性密钥对 一次性 私钥 I = xHp(P) , x 图 7. 标准交易中的环签名生成。 5 平等的工作量证明 在本节中,我们提出并基础了新的 proof-of-work 算法。 我们的首要目标 是缩小 CPU(多数)和 GPU/FPGA/ASIC(少数)矿工之间的差距。它是 适当的是,某些用户可以比其他用户拥有一定的优势,但他们的投资 应至少随功率线性增长。更一般地说,生产专用设备 必须尽可能降低利润。 5.1 相关作品 原始 Bitcoin proof-of-work 协议使用 CPU 密集型定价函数 SHA-256。 它主要由基本逻辑运算符组成,完全依赖于计算速度 因此,处理器非常适合多核/传送器实现。 然而,现代计算机并不仅限于每秒的操作次数, 还受内存大小的影响。虽然某些处理器可能比其他处理器快得多 [8], 机器之间的内存大小不太可能有所不同。 内存限制价格函数首先由 Abadi 等人提出,定义为 “计算时间主要由访问内存所花费的时间决定的函数”[15]。 主要思想是构建一个分配大数据块的算法(“scratchpad”) 在访问速度相对较慢的内存(例如 RAM)中并且“访问 其中不可预测的位置顺序”。一个块应该足够大以保存 数据比每次访问重新计算数据更有利。该算法还应该 防止内部并行,因此 N 个并发线程应该需要 N 倍的内存 立刻。 Dwork 等人 [22] 研究了这种方法并将其形式化,导致他们提出了另一种方法 定价函数的变体:“Mbound”。 另一件作品属于 F. Coelho [20],他 11 交易 发射输入 输出0 。 。 。 输出i 。 。 。 输出n 关键图像 签名 环签名 目的地键 输出1 目的地键 输出n 国外交易 发送者的输出 目的地键 一次性密钥对 一次性 私钥 I = xHp(P) , x 图 7. 标准交易中的环签名生成。 5 平等的工作量证明 在本节中,我们提出并基础了新的 proof-of-work 算法。 我们的首要目标 是缩小 CPU(多数)和 GPU/FPGA/ASIC(少数)矿工之间的差距。它是 适当的是,某些用户可以比其他用户拥有一定的优势,但他们的投资 应至少随功率线性增长。更一般地说,生产专用设备 必须尽可能降低利润。 5.1 相关作品 原始 Bitcoin proof-of-work 协议使用 CPU 密集型定价函数 SHA-256。 它主要由基本逻辑运算符组成,完全依赖于计算速度 因此,处理器非常适合多核/传送器实现。 然而,现代计算机并不仅限于每秒的操作次数, 还受内存大小的影响。虽然某些处理器可能比其他处理器快得多 [8], 机器之间的内存大小不太可能有所不同。 内存限制价格函数首先由 Abadi 等人提出,定义为 “计算时间主要由访问内存所花费的时间决定的函数”[15]。 主要思想是构建一个分配大数据块的算法(“scratchpad”) 在访问速度相对较慢的内存(例如 RAM)中并且“访问 其中不可预测的位置顺序”。一个块应该足够大以保存 数据比每次访问重新计算数据更有利。该算法还应该 防止内部并行,因此 N 个并发线程应该需要 N 倍的内存 立刻。 Dwork 等人 [22] 研究了这种方法并将其形式化,导致他们提出了另一种方法 定价函数的变体:“Mbound”。 另一件作品属于 F. Coelho [20],他 11 21 表面上,这些是我们的 UTXO:金额和目的地键。如果 Alex 是构建此标准交易并将其发送给 Bob 的人,那么 Alex 也拥有私钥 对于每一个。 我非常喜欢这张图,因为它回答了一些之前的问题。 Txn 输入包括 一组 Txn 输出和一个 key 图像。然后用环签名对其进行签名,包括所有 Alex 拥有该交易中所有外国交易的私钥。的 Txn 输出由金额和目标密钥组成。交易的接收者可以, 随意生成他们的一次性私钥,如本文前面所述,以便花费 钱。 很高兴知道这与实际代码有多少匹配...... 不,Nic van Saberhagen 松散地描述了工作量证明算法的一些属性, 没有实际描述该算法。 CryptoNight 算法本身需要深入分析。 当我读到这里时,我结巴了。投资是否应该至少与电力呈线性增长,或者应该 投资增长最多与功率呈线性关系? 然后我意识到;我作为一个矿工,或者一个投资者,通常会想到“我能得到多少算力” 为了投资?”不是“固定电量需要多少投资?” 当然,用 I 表示投资,用 P 表示功率。如果 I(P) 是作为功率函数的投资 P(I) 是作为投资函数的权力,它们将彼此相反(无论何时 逆可以存在)。如果 I(P) 比线性快,那么 P(I) 比线性慢。因此, 投资者的回报率将会降低。 也就是说,作者在这里所说的是:“当然,当你投入更多时,你会得到更多 权力。但我们应该努力降低回报率。” CPU 投资最终将呈次线性上限;问题是作者是否 我们设计了一种 POW 算法,迫使 ASIC 也这样做。 假设的“未来货币”是否应该总是用最慢/最有限的资源来开采? Abadi 等人(作者是一些 Google 和 Microsoft 工程师)的论文是: 本质上,利用在过去几年内存大小已经小得多的事实 机器之间的差异大于处理器速度,并且具有超过线性的投资功率比。 几年后,这可能需要重新评估!一切都是军备竞赛...... 构造 hash 函数很困难;构建满足这些约束的 hash 函数似乎更困难。这篇文章似乎没有解释实际情况 hashing 算法 CryptoNight。我认为这是 SHA-3 的内存困难实现,基于 在论坛帖子上,但我不知道......这就是重点。必须加以解释。

提出了最有效的解决方案:“北海道”。 据我们所知,基于大数组中伪随机搜索思想的最后一项工作是 C. Percival [32] 称为“scrypt”的算法。与之前的功能不同,它专注于 密钥派生,而不是 proof-of-work 系统。尽管如此,scrypt 仍然可以满足我们的目的: 它在部分 hash 转换问题中作为定价函数效果很好,例如 SHA-256 Bitcoin。 到目前为止,scrypt 已经应用于 Litecoin [14] 和其他一些 Bitcoin 分叉中。然而,它的实现并不是真正受内存限制:比率“内存访问时间/总体时间” time”不够大,因为每个实例仅使用 128 KB。这允许 GPU 矿工 大约提高 10 倍,并且继续留下相对创造的可能性 廉价但高效的采矿设备。 此外,scrypt 结构本身允许在内存大小和 CPU 速度是因为暂存器中的每个块都仅源自前一个块。 例如,您可以存储每隔一个块并以惰性方式重新计算其他块,即仅 当有必要时。假设伪随机索引是均匀分布的, 因此额外块重新计算的期望值为1 \(2 \cdot N\),其中N是数字 迭代次数。总体计算时间增加不到一半,因为还有 与时间无关(恒定时间)的操作,例如准备暂存器和 hashing 每次迭代。节省 2/3 的内存成本 1 \(3 \cdot N\)+1 3 \(\cdot\) \(2 \cdot N\)=N次额外重新计算; 9/10 结果 1 \(10 \cdot N\)+。 。 。 + 1 \(10 \cdot 9 \cdot N\)=4.5N。很容易证明只存储 1 所有块的 s 增加时间小于 s−1 倍 2.这反过来又意味着具有 CPU 的机器 比现代芯片快200倍,只能存储320字节的暂存器。 5.2 提出的算法 我们为 proof-of-work 定价函数提出了一种新的内存限制算法。它依赖于 随机访问慢速内存并强调延迟依赖性。与 scrypt every 相反 新块(长度为 64 字节)取决于所有先前的块。结果是一个假设的 “内存节省者”应该成倍地提高他的计算速度。 我们的算法每个实例大约需要 2 Mb,原因如下: 1.它适合现代处理器的L3缓存(每个核心),这应该成为主流 几年后; 2. 对于现代 ASIC 流水线来说,1MB 的内部存储器几乎是不可接受的大小; 3. GPU 可以运行数百个并发实例,但它们在其他方面受到限制: GDDR5 内存比 CPU L3 缓存慢,但带宽显着,而不是 随机访问速度。 4. 暂存器的显着扩展将需要增加迭代次数,这在 转向意味着总体时间增加。不信任的 p2p 网络中的“大量”调用可能会导致 严重漏洞,因为节点有义务检查每个新块的 proof-of-work。 如果节点在每次 hash 评估上花费大量时间,则可以轻松地 通过大量具有任意工作数据(nonce 值)的虚假对象进行 DDoS 攻击。 12 提出了最有效的解决方案:“北海道”。 据我们所知,基于大数组中伪随机搜索思想的最后一项工作是 C. Percival [32] 称为“scrypt”的算法。与之前的功能不同,它专注于 密钥派生,而不是 proof-of-work 系统。尽管如此,scrypt 仍然可以满足我们的目的: 它在部分 hash 转换问题中作为定价函数效果很好,例如 SHA-256 Bitcoin。 到目前为止,scrypt 已经应用于 Litecoin [14] 和其他一些 Bitcoin 分叉中。然而,它的实现并不是真正受内存限制:比率“内存访问时间/总体时间” time”不够大,因为每个实例仅使用 128 KB。这允许 GPU 矿工 大约提高 10 倍,并且继续留下相对创造的可能性 廉价但高效的采矿设备。 此外,scrypt 结构本身允许在内存大小和 CPU 速度是因为暂存器中的每个块都仅源自前一个块。 例如,您可以存储每隔一个块并以惰性方式重新计算其他块,即仅 当有必要时。假设伪随机索引是均匀分布的, 因此额外块重新计算的期望值为1 \(2 \cdot N\),其中N 是数字 迭代次数。总体计算时间增加不到一半,因为还有 与时间无关(恒定时间)的操作,例如准备暂存器和 hashing 每次迭代。节省 2/3 的内存成本 1 \(3 \cdot N\)+1 3 \(\cdot\) \(2 \cdot N\)=N次额外重新计算; 9/10 结果 1 \(10 \cdot N\)+。 。 。 + 1 \(10 \cdot 9 \cdot N\)=4.5N。很容易证明只存储 1 所有块的 s 增加时间小于 s−1 倍 2.这反过来又意味着具有 CPU 的机器 比现代芯片快200倍,只能存储320字节的暂存器。 5.2 提出的算法 我们为 proof-of-work 定价函数提出了一种新的内存限制算法。它依赖于 随机访问慢速内存并强调延迟依赖性。与 scrypt every 相反 新块(长度为 64 字节)取决于所有先前的块。结果是一个假设的 “内存节省者”应该成倍地提高他的计算速度。 我们的算法每个实例大约需要 2 Mb,原因如下: 1.它适合现代处理器的L3缓存(每个核心),这应该成为主流 几年后; 2. 对于现代 ASIC 流水线来说,1MB 的内部存储器几乎是不可接受的大小; 3. GPU 可以运行数百个并发实例,但它们在其他方面受到限制: GDDR5 内存比 CPU L3 缓存慢,但带宽显着,而不是 随机访问速度。 4. 暂存器的显着扩展将需要增加迭代次数,这在 转向意味着总体时间增加。不信任的 p2p 网络中的“大量”调用可能会导致 严重漏洞,因为节点有义务检查每个新块的 proof-of-work。 如果节点在每次 hash 评估上花费大量时间,则可以轻松地 通过大量具有任意工作数据(nonce 值)的虚假对象进行 DDoS 攻击。 12 22 没关系,这是一个加密货币? 算法在哪里?我看到的都是广告。 如果 Cryptonote 的 PoW 算法值得的话,这就是 Cryptonote 真正大放异彩的地方。这不是 真的SHA-256,它并不是真正的scrypt。它是新的、受内存限制且非递归的。