Avalanche: Eine neue Familie von Konsensprotokollen

خلاصة

Avalanche المنصة 2020/06/30 كيفن سيكنيكي، ودانيال لين، وستيفن بوتولف، وأمين جون سيرير مجردة. تقدم هذه الورقة نظرة عامة معمارية على الإصدار الأول من منصة Avalanche، الاسم الرمزي Avalanche بورياليس. للحصول على تفاصيل حول اقتصاديات token الأصلي، المسمى $AVAX، نحن 5 قم بتوجيه القارئ إلى ورقة الديناميكيات token المصاحبة [2]. الإفصاح: المعلومات الموضحة في هذه الورقة أولية وقابلة للتغيير في أي وقت. علاوة على ذلك، قد تحتوي هذه الورقة على "بيانات تطلعية". التزام البوابة: 7497e4a4ba0a1ea2dc2a111bc6deefbf3023708e 1 مقدمة 10 تقدم هذه الورقة نظرة عامة معمارية على النظام الأساسي Avalanche. التركيز الرئيسي هو على المفاتيح الثلاثة مميزات المنصة: المحرك، النموذج المعماري، وآلية الإدارة. 1.1 Avalanche الأهداف والمبادئ Avalanche عبارة عن منصة blockchain عالية الأداء وقابلة للتطوير وقابلة للتخصيص وآمنة. ويستهدف ثلاثة حالات الاستخدام واسعة النطاق: 15 - إنشاء تطبيقات محددة blockchains، تمتد إلى المسموح به (الخاص) وغير المسموح به (العامة) عمليات النشر. - بناء وإطلاق تطبيقات لامركزية وقابلة للتطوير بشكل كبير (Dapps). - بناء أصول رقمية معقدة بشكل تعسفي مع قواعد ومواثيق وراكبين مخصصين (الأصول الذكية). 1 تتعلق البيانات التطلعية بشكل عام بالأحداث المستقبلية أو أدائنا المستقبلي. وهذا يشمل، ولكن ليس كذلك يقتصر على الأداء المتوقع لـ Avalanche؛ والتطور المتوقع لأعمالها ومشاريعها؛ التنفيذ ورؤيتها واستراتيجيتها للنمو؛ والانتهاء من المشاريع الجاري تنفيذها حاليًا أو قيد التطوير أو وإلا قيد النظر. تمثل البيانات التطلعية معتقدات وافتراضات إدارتنا فقط اعتبارا من تاريخ هذا العرض. هذه البيانات ليست ضمانات للأداء المستقبلي ولا مبرر لها ولا ينبغي الاعتماد عليهم. تتضمن مثل هذه البيانات التطلعية بالضرورة معلومات معروفة وغير معروفة المخاطر، والتي قد تتسبب في اختلاف الأداء الفعلي والنتائج في الفترات المستقبلية بشكل جوهري عن أي توقعات صريحة أو ضمنية هنا. Avalanche لا يتحمل أي التزام بتحديث البيانات التطلعية. على الرغم من إن البيانات التطلعية هي أفضل تنبؤاتنا في وقت إصدارها، وليس هناك ما يضمن أنها كذلك ستثبت دقتها، حيث قد تختلف النتائج الفعلية والأحداث المستقبلية بشكل جوهري. ويتم تحذير القارئ لا لوضع الاعتماد غير المبرر على البيانات التطلعية.

Zusammenfassung

Avalanche Plattform 30.06.2020 Kevin Sekniqi, Daniel Laine, Stephen Buttolph und Emin Gün Sirer Zusammenfassung. Dieses Dokument bietet einen Architekturüberblick über die erste Version der Avalanche-Plattform. Codename Avalanche Borealis. Einzelheiten zur Wirtschaftlichkeit des nativen token mit der Bezeichnung $AVAX finden Sie hier 5 Führen Sie den Leser zum begleitenden token Dynamikpapier [2]. Offenlegung: Die in diesem Dokument beschriebenen Informationen sind vorläufig und können jederzeit geändert werden. Darüber hinaus kann dieses Papier „zukunftsgerichtete Aussagen“1 enthalten Git-Commit: 7497e4a4ba0a1ea2dc2a111bc6deefbf3023708e 1 Einführung 10 Dieses Dokument bietet einen Architekturüberblick über die Avalanche-Plattform. Der Schwerpunkt liegt auf den drei Schlüsseln Unterscheidungsmerkmale der Plattform: die Engine, das Architekturmodell und der Governance-Mechanismus. 1.1 Avalanche Ziele und Prinzipien Avalanche ist eine leistungsstarke, skalierbare, anpassbare und sichere blockchain-Plattform. Es zielt auf drei ab breite Anwendungsfälle: 15 – Erstellen anwendungsspezifischer blockchains, die berechtigte (private) und erlaubnislose (öffentliche) umfassen Bereitstellungen. – Erstellen und Starten hochskalierbarer und dezentraler Anwendungen (Dapps). – Aufbau beliebig komplexer digitaler Assets mit benutzerdefinierten Regeln, Vereinbarungen und Fahrern (intelligente Assets). 1 Zukunftsgerichtete Aussagen beziehen sich im Allgemeinen auf zukünftige Ereignisse oder unsere zukünftige Leistung. Dies schließt ein, ist es aber nicht beschränkt auf die geplante Leistung von Avalanche; die erwartete Entwicklung seines Geschäfts und seiner Projekte; Ausführung seiner Vision und Wachstumsstrategie; und Abschluss von Projekten, die derzeit laufen, sich in der Entwicklung befinden oder ansonsten in Erwägung gezogen. Zukunftsgerichtete Aussagen spiegeln die Überzeugungen und Annahmen unseres Managements wider erst ab dem Datum dieser Präsentation. Diese Aussagen stellen keine Garantien für zukünftige Leistungen dar und sind unzulässig Man sollte sich nicht auf sie verlassen. Solche zukunftsgerichteten Aussagen betreffen zwangsläufig Bekanntes und Unbekanntes Risiken, die dazu führen können, dass die tatsächlichen Leistungen und Ergebnisse in zukünftigen Zeiträumen erheblich von den Prognosen abweichen hierin ausgedrückt oder impliziert. Avalanche übernimmt keine Verpflichtung, zukunftsgerichtete Aussagen zu aktualisieren. Obwohl Bei zukunftsgerichteten Aussagen handelt es sich um unsere bestmöglichen Vorhersagen zum Zeitpunkt ihrer Äußerung. Wir können nicht garantieren, dass dies der Fall ist werden sich als korrekt erweisen, da tatsächliche Ergebnisse und zukünftige Ereignisse erheblich abweichen können. Der Leser wird davor gewarnt sich unangemessen auf zukunftsgerichtete Aussagen zu verlassen.

مقدمة

10 تقدم هذه الورقة نظرة عامة معمارية على النظام الأساسي Avalanche. التركيز الرئيسي هو على المفاتيح الثلاثة مميزات المنصة: المحرك، النموذج المعماري، و

Einführung

10 Dieses Dokument bietet einen Architekturüberblick über die Avalanche-Plattform. Der Schwerpunkt liegt auf den drei Schlüsseln Unterscheidungsmerkmale der Plattform: die Engine, das Architekturmodell und die

المحرك

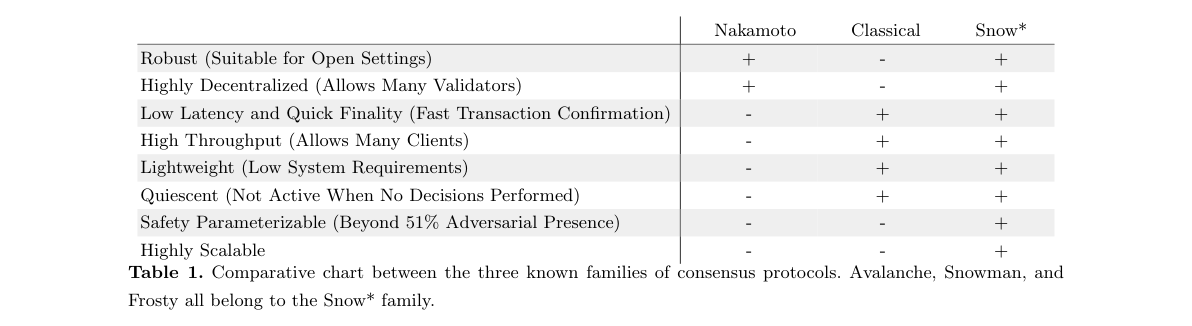

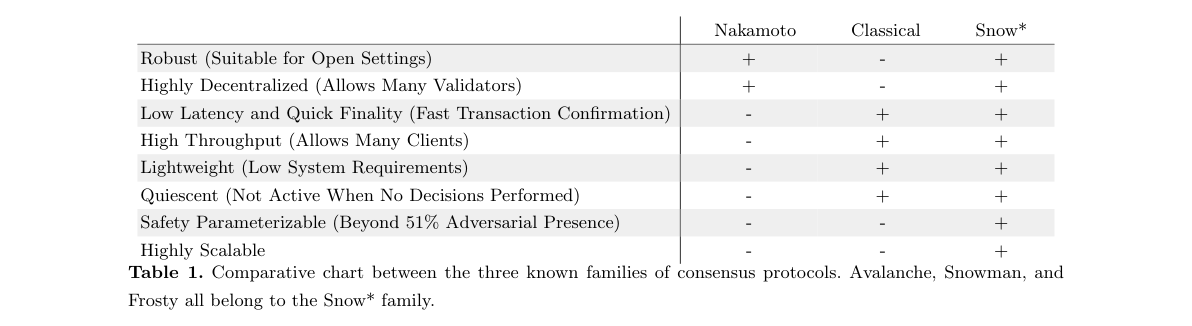

60 تبدأ مناقشة النظام الأساسي Avalanche بالمكون الأساسي الذي يشغل النظام الأساسي: محرك الإجماع. الخلفية: تتطلب المدفوعات الموزعة، والحسابات بشكل عام، الاتفاق بين المجموعة من الآلات. ولذلك، فإن بروتوكولات الإجماع، التي تمكن مجموعة من العقد من التوصل إلى اتفاق، تكمن في قلب blockchains، بالإضافة إلى كل نظام توزيع صناعي واسع النطاق تقريبًا. الموضوع 65 لقد خضعت لتدقيق واسع النطاق لما يقرب من خمسة عقود، ولم يسفر هذا الجهد، حتى الآن، إلا عن عائلتين فقط البروتوكولات: بروتوكولات الإجماع الكلاسيكية، التي تعتمد على التواصل الشامل، وإجماع ناكاموتو، والذي يعتمد على تعدين proof-of-work مقترنًا بقاعدة السلسلة الأطول. بينما بروتوكولات الإجماع الكلاسيكية يمكن أن يكون لها زمن وصول منخفض وإنتاجية عالية، إلا أنها لا تتسع لأعداد كبيرة من المشاركين، كما أنها ليست كذلك قوية في ظل وجود تغييرات في العضوية، مما أدى إلى إنزالها في الغالب إلى المسموح بها، في الغالب 70 عمليات النشر الثابتة. من ناحية أخرى، تعتبر بروتوكولات إجماع ناكاموتو [5، 7، 4] قوية، ولكنها تعاني من زمن استجابة مرتفع للتأكيد، وإنتاجية منخفضة، وتتطلب إنفاقًا ثابتًا للطاقة من أجل أمنها. تجمع مجموعة بروتوكولات Snow، التي قدمها Avalanche، بين أفضل خصائص بروتوكولات الإجماع الكلاسيكية مع أفضل إجماع ناكاموتو. استنادا إلى آلية أخذ العينات شبكة خفيفة الوزن، إنهم يحققون زمن وصول منخفضًا وإنتاجية عالية دون الحاجة إلى الاتفاق على العضوية الدقيقة لـ 75 نظام. إنهم يتسعون بشكل جيد من الآلاف إلى الملايين من المشاركين بمشاركة مباشرة في بروتوكول الإجماع. علاوة على ذلك، لا تستفيد البروتوكولات من تعدين إثبات العمل (PoW)، وبالتالي تتجنب تكلفته الباهظة استهلاك الطاقة والتسرب اللاحق للقيمة في النظام البيئي، مما ينتج عنه وزن خفيف وخضراء وهادئ البروتوكولات. الآلية والخصائص تعمل بروتوكولات Snow من خلال أخذ عينات متكررة من الشبكة. كل عقدة 80 يستطلع آراء مجموعة صغيرة ذات حجم ثابت ويتم اختيارها عشوائيًا من الجيران، ويغير اقتراحه إذا كانت الأغلبية العظمى يدعم قيمة مختلفة. يتم تكرار العينات حتى يتم الوصول إلى التقارب، وهو ما يحدث بسرعة العمليات العادية. نوضح آلية العمل من خلال مثال ملموس. أولاً، يتم إنشاء المعاملة بواسطة مستخدم وإرساله إلى عقدة التحقق، وهي عقدة تشارك في إجراء الإجماع. إنه إذن 85 يتم نشرها إلى العقد الأخرى في الشبكة عبر النميمة. ماذا يحدث إذا أصدر هذا المستخدم أيضًا رسالة متضاربة4 كيفن سيكنيكي، ودانيال لين، وستيفن بوتولف، وأمين جون سيرير معاملة، أي إنفاق مزدوج؟ للاختيار من بين المعاملات المتعارضة ومنع الإنفاق المزدوج، تقوم كل عقدة بشكل عشوائي باختيار مجموعة فرعية صغيرة من العقد والاستعلام عن أي من المعاملات المتضاربة العقد التي تم الاستعلام عنها هي التي تعتقد أنها صالحة. إذا تلقت عقدة الاستعلام استجابة الأغلبية العظمى لصالحها لمعاملة واحدة، تقوم العقدة بتغيير استجابتها لتلك المعاملة. كل عقدة في الشبكة 90 يكرر هذا الإجراء حتى تتوصل الشبكة بأكملها إلى توافق في الآراء بشأن إحدى المعاملات المتعارضة. من المثير للدهشة، أنه على الرغم من أن الآلية الأساسية للتشغيل بسيطة للغاية، إلا أن هذه البروتوكولات تؤدي إلى درجة عالية من الدقة ديناميكيات النظام المرغوبة التي تجعلها مناسبة للنشر على نطاق واسع. - غير مسموح به، ومفتوح للتغيير، وقوي. يستخدم أحدث عدد من مشاريع blockchain الكلاسيكية بروتوكولات الإجماع وبالتالي تتطلب المعرفة الكاملة بالعضوية. معرفة المجموعة الكاملة لـ par95 يكون المشاركون بسيطين بدرجة كافية في الأنظمة المغلقة والمرخصة، لكنهم يصبحون أكثر صعوبة في الأنظمة المفتوحة، الشبكات اللامركزية. يفرض هذا القيد مخاطر أمنية عالية على الموظفين الحاليين مثل هذه البروتوكولات. وفي المقابل، تحافظ بروتوكولات Snow على ضمانات أمان عالية حتى عند وجود تناقضات محددة جيدًا بين طرق عرض الشبكة لأي عقدتين. المصادقون على بروتوكولات Snow التمتع بالقدرة على التحقق دون المعرفة المستمرة بالعضوية الكاملة. ولذلك فهي قوية 100 ومناسب جدًا للعامة blockchains. - قابلة للتطوير ولا مركزية. الميزة الأساسية لعائلة Snow هي قدرتها على التوسع دون تكبد الصفقات الأساسية. يمكن لبروتوكولات Snow التوسع إلى عشرات الآلاف أو الملايين من العقد، دون التفويض إلى مجموعات فرعية من validators. تتمتع هذه البروتوكولات بأفضل نظام لامركزي في فئته، مما يسمح بذلك كل عقدة للتحقق من صحتها بشكل كامل. إن المشاركة المستمرة المباشرة لها آثار عميقة على الأمن 105 من النظام. في كل بروتوكول proof-of-stake تقريبًا الذي يحاول التوسع إلى مجموعة كبيرة من المشاركين، الوضع النموذجي للتشغيل هو تمكين التوسع عن طريق تفويض التحقق من الصحة إلى لجنة فرعية. وبطبيعة الحال، فإن هذا يعني أن أمان النظام أصبح الآن على وجه التحديد مرتفعًا مثل تكلفة الفساد في النظام اللجنة الفرعية. علاوة على ذلك، تخضع اللجان الفرعية لتشكيل الكارتلات. في البروتوكولات من نوع Snow، لا يعد مثل هذا التفويض ضروريًا، مما يسمح لكل مشغل عقدة بالحصول على أول 110 ومن ناحية القول في النظام، في جميع الأوقات. يحاول تصميم آخر، يُشار إليه عادةً بتقسيم الحالة لتوفير قابلية التوسع من خلال موازنة تسلسل المعاملات مع شبكات مستقلة من validators. ولسوء الحظ، فإن مستوى أمان النظام في مثل هذا التصميم يصبح مرتفعًا بقدر سهولة النظام القابل للفساد شظية مستقلة. لذلك، لا تعد انتخابات اللجان الفرعية ولا تقسيمها من استراتيجيات القياس المناسبة لمنصات التشفير. 115 - التكيف. على عكس الأنظمة الأخرى المعتمدة على التصويت، تحقق بروتوكولات Snow أداءً أعلى عند الخصم صغير الحجم، ولكنه يتمتع بقدر كبير من المرونة في مواجهة الهجمات الكبيرة. - آمن بشكل غير متزامن. لا تتطلب بروتوكولات Snow، على عكس بروتوكولات السلسلة الأطول، التزامن تعمل بأمان، وبالتالي تمنع الإنفاق المزدوج حتى في مواجهة أقسام الشبكة. في Bitcoin، على سبيل المثال، إذا تم انتهاك افتراض التزامن، فمن الممكن العمل على تفرعات مستقلة من 120 Bitcoin الشبكة لفترات طويلة من الزمن، الأمر الذي من شأنه أن يبطل أي معاملات بمجرد الشوك شفاء. – الكمون المنخفض. معظم blockchains اليوم غير قادرة على دعم تطبيقات الأعمال، مثل التداول أو التطبيقات اليومية مدفوعات التجزئة. ومن غير العملي ببساطة الانتظار دقائق، أو حتى ساعات، لتأكيد المعاملات. ولذلك، فإن إحدى أهم خصائص بروتوكولات الإجماع، والتي يتم التغاضي عنها بشدة، هي 125 الوقت حتى النهاية. تصل بروتوكولات Snow إلى النهاية عادةً خلال أقل من ثانية واحدة، وهو أقل بكثير من كلا من البروتوكولات ذات السلسلة الأطول والبروتوكولات المجزأة blockchain، وكلاهما عادةً ما يمتد إلى النهاية لمسألة ما من الدقائق.Avalanche المنصة 2020/06/30 5 – إنتاجية عالية. تصل بروتوكولات Snow، التي يمكنها بناء سلسلة خطية أو DAG، إلى آلاف المعاملات في الثانية (5000+ tps)، مع الحفاظ على اللامركزية الكاملة. حلول blockchain الجديدة التي تطالب 130 عادةً ما يتاجر TPS المرتفع باللامركزية والأمن ويختار المزيد من المركزية وغير الآمنة آليات الإجماع. تقوم بعض المشاريع بالإبلاغ عن أرقام من إعدادات يتم التحكم فيها بشكل كبير، وبالتالي يتم الإبلاغ بشكل خاطئ نتائج الأداء الحقيقية. الأرقام المبلغ عنها لـ $AVAX مأخوذة مباشرةً من شبكة Avalanche حقيقية ومُنفذة بالكامل وتعمل على 2000 عقدة على AWS، وموزعة جغرافيًا في جميع أنحاء العالم على النطاقات المنخفضة آلات. يمكن تحقيق نتائج أداء أعلى (10000+) من خلال افتراض عرض نطاق ترددي أعلى 135 توفير لكل عقدة وأجهزة مخصصة للتحقق من التوقيع. وأخيرا نلاحظ أن المقاييس المذكورة أعلاه موجودة في الطبقة الأساسية. تعمل حلول قياس الطبقة الثانية على زيادة هذه النتائج على الفور إلى حد كبير. الرسوم البيانية المقارنة للإجماع يصف الجدول 1 الاختلافات بين العائلات الثلاث المعروفة من بروتوكولات الإجماع من خلال مجموعة من 8 محاور حاسمة. 140 ناكاموتو الكلاسيكية ثلج قوية (مناسبة للإعدادات المفتوحة) + - + لامركزية للغاية (تسمح بالعديد من المصادقين) + - + زمن وصول منخفض وإنهاء سريع (تأكيد سريع للمعاملة) - + + إنتاجية عالية (يسمح للعديد من العملاء) - + + خفيف الوزن (متطلبات النظام منخفضة) - + + هادئ (غير نشط عند عدم تنفيذ أي قرارات) - + + معايير السلامة (ما يتجاوز 51% من التواجد العدائي) - - + قابلة للتطوير بدرجة كبيرة - - + الجدول 1. رسم بياني مقارن بين العائلات الثلاث المعروفة لبروتوكولات الإجماع. Avalanche، رجل الثلج، و ينتمي Frosty جميعًا إلى عائلة Snow.

Der Motor

60 Die Diskussion der Avalanche-Plattform beginnt mit der Kernkomponente, die die Plattform antreibt: dem Konsens-Engine. Hintergrund Verteilte Zahlungen und – allgemeiner – Berechnungen erfordern eine Vereinbarung zwischen einer Gruppe von Maschinen. Daher liegen Konsensprotokolle vor, die es einer Gruppe von Knoten ermöglichen, eine Einigung zu erzielen Herzstück von blockchains sowie fast jedem eingesetzten großen industriellen verteilten System. Das Thema 65 wurde fast fünf Jahrzehnte lang eingehend untersucht, und dieser Versuch hat bis heute nur zwei Familien hervorgebracht von Protokollen: klassische Konsensprotokolle, die auf All-to-All-Kommunikation basieren, und Nakamoto-Konsens, Dies basiert auf proof-of-work-Mining in Verbindung mit der Longest-Chain-Regel. Während klassische Konsensprotokolle können eine geringe Latenz und einen hohen Durchsatz haben, sie lassen sich jedoch nicht auf eine große Anzahl von Teilnehmern skalieren, und das ist auch nicht der Fall robust angesichts von Mitgliedschaftsänderungen, die sie größtenteils in die Erlaubnisliste verwiesen haben 70 statische Bereitstellungen. Nakamoto-Konsensprotokolle [5, 7, 4] hingegen sind robust, leiden aber unter Hohe Bestätigungslatenzen, geringer Durchsatz und ein konstanter Energieaufwand für ihre Sicherheit. Die von Avalanche eingeführte Snow-Protokollfamilie kombiniert die besten Eigenschaften klassischer Konsensprotokolle mit den besten Eigenschaften des Nakamoto-Konsenses. Basierend auf einem einfachen Netzwerk-Sampling-Mechanismus, Sie erreichen eine geringe Latenz und einen hohen Durchsatz, ohne dass die genaue Mitgliedschaft vereinbart werden muss 75 System. Sie skalieren gut von Tausenden bis zu Millionen von Teilnehmern mit direkter Beteiligung am Konsensprotokoll. Darüber hinaus nutzen die Protokolle kein PoW-Mining und vermeiden daher dessen exorbitante Nutzung Energieverbrauch und daraus resultierender Wertverlust im Ökosystem, was zu leichten, umweltfreundlichen und geräuscharmen Produkten führt Protokolle. Mechanismus und Eigenschaften Die Snow-Protokolle funktionieren durch wiederholtes Abtasten des Netzwerks. Jeder Knoten 80 fragt eine kleine, zufällig ausgewählte Menge von Nachbarn mit konstanter Größe ab und ändert seinen Vorschlag, wenn eine Supermehrheit vorliegt unterstützt einen anderen Wert. Die Proben werden wiederholt, bis die Konvergenz erreicht ist, was schnell geschieht Normalbetrieb. Wir verdeutlichen die Funktionsweise anhand eines konkreten Beispiels. Zunächst wird eine Transaktion erstellt einem Benutzer übermittelt und an einen Validierungsknoten gesendet, bei dem es sich um einen Knoten handelt, der am Konsensverfahren teilnimmt. Dann ist es so 85 durch Klatschen an andere Knoten im Netzwerk weitergegeben. Was passiert, wenn dieser Benutzer auch eine widersprüchliche Meldung ausgibt?4 Kevin Sekniqi, Daniel Laine, Stephen Buttolph und Emin Gün Sirer Transaktion, also ein Doublespend? Um zwischen den widersprüchlichen Transaktionen auszuwählen und doppelte Ausgaben zu verhindern, wählt jeder Knoten zufällig eine kleine Teilmenge von Knoten aus und fragt ab, welche der widersprüchlichen Transaktionen Die abgefragten Knoten halten es für gültig. Wenn der abfragende Knoten eine positive Mehrheitsantwort erhält einer Transaktion ändert der Knoten seine eigene Antwort auf diese Transaktion. Jeder Knoten im Netzwerk 90 wiederholt diesen Vorgang, bis sich das gesamte Netzwerk über eine der widersprüchlichen Transaktionen einig ist. Obwohl der grundlegende Funktionsmechanismus recht einfach ist, führen diese Protokolle überraschenderweise zu sehr hohen Ergebnissen wünschenswerte Systemdynamik, die sie für den Einsatz in großem Maßstab geeignet macht. – Erlaubnisfrei, offen für Abwanderung und robust. Die neuesten blockchain-Projekte verwenden klassische Elemente Konsensprotokolle und erfordern daher umfassende Mitgliedschaftskenntnisse. Den gesamten Par95-Satz kennen Teilnehmer sind in geschlossenen, zugelassenen Systemen ausreichend einfach, werden jedoch in offenen, zugelassenen Systemen zunehmend schwieriger. dezentrale Netzwerke. Diese Einschränkung birgt hohe Sicherheitsrisiken für die bestehenden Arbeitsplätze der etablierten Unternehmen solche Protokolle. Im Gegensatz dazu gewährleisten Snow-Protokolle hohe Sicherheitsgarantien, selbst wenn es gut quantifizierte Diskrepanzen zwischen den Netzwerkansichten zweier beliebiger Knoten gibt. Validatoren von Snow-Protokollen Genießen Sie die Möglichkeit zur Validierung ohne kontinuierliche Vollmitgliedschaftskenntnisse. Sie sind daher robust 100 und sehr gut geeignet für öffentliche blockchains. – Skalierbar und dezentral Ein Kernmerkmal der Snow-Familie ist ihre Fähigkeit, ohne Kostenaufwand zu skalieren grundlegende Kompromisse. Snow-Protokolle können auf Zehntausende oder Millionen von Knoten skaliert werden, ohne dass eine Delegation an Teilmengen von validators erforderlich ist. Diese Protokolle verfügen über die beste Systemdezentralisierung ihrer Klasse und ermöglichen Jeder Knoten muss vollständig validiert werden. Die kontinuierliche Teilnahme aus erster Hand hat tiefgreifende Auswirkungen auf die Sicherheit 105 des Systems. In fast jedem proof-of-stake-Protokoll, das versucht, auf eine große Teilnehmergruppe zu skalieren, Die typische Vorgehensweise besteht darin, eine Skalierung zu ermöglichen, indem die Validierung an einen Unterausschuss delegiert wird. Dies bedeutet natürlich, dass die Sicherheit des Systems jetzt genau so hoch ist wie die Korruptionskosten des Systems Unterausschuss. Darüber hinaus unterliegen Unterausschüsse der Kartellbildung. In Protokollen vom Typ Snow ist eine solche Delegation nicht erforderlich, sodass jeder Knotenbetreiber über ein First110 verfügen kann Hand sagen Sie jederzeit im System. Ein anderes Design, das typischerweise als State Sharding bezeichnet wird, versucht Bereitstellung von Skalierbarkeit durch Parallelisierung der Transaktionsserialisierung in unabhängigen Netzwerken von validators. Leider wird die Sicherheit des Systems bei einem solchen Design nur so hoch wie die einfachste Korrumpierbarkeit unabhängige Scherbe. Daher sind weder Unterausschusswahl noch Sharding geeignete Skalierungsstrategien für Krypto-Plattformen. 115 – Adaptiv. Im Gegensatz zu anderen abstimmungsbasierten Systemen erzielen Snow-Protokolle eine höhere Leistung, wenn die Der Gegner ist klein und dennoch äußerst widerstandsfähig gegenüber großen Angriffen. – Asynchron sicher. Snow-Protokolle erfordern im Gegensatz zu Protokollen mit der längsten Kette keine Synchronität arbeiten sicher und verhindern so doppelte Ausgaben, selbst bei Netzwerkpartitionen. Im Bitcoin, Wenn beispielsweise die Synchronizitätsannahme verletzt wird, ist es möglich, mit unabhängigen Zweigen des zu operieren 120 Bitcoin Netzwerk für längere Zeiträume, was alle Transaktionen nach der Gabelung ungültig machen würde heilen. – Geringe Latenz. Die meisten blockchains sind heute nicht in der Lage, Geschäftsanwendungen wie Handel oder Tagesgeschäfte zu unterstützen Massenzahlungen. Es ist einfach nicht praktikabel, Minuten oder sogar Stunden auf die Bestätigung von Transaktionen zu warten. Daher ist eine der wichtigsten und dennoch häufig übersehenen Eigenschaften von Konsensprotokollen die 125 Zeit bis zur Endgültigkeit. Snow-Protokolle erreichen ihre Endgültigkeit typischerweise in ≤1 Sekunde, was deutlich kürzer ist als Sowohl Protokolle mit der längsten Kette als auch Shard-blockchains, die typischerweise beide die Endgültigkeit einer Angelegenheit umfassen von Minuten.Avalanche Plattform 30.06.2020 5 – Hoher Durchsatz. Snow-Protokolle, die eine lineare Kette oder einen DAG aufbauen können, erreichen Tausende von Transaktionen pro Sekunde (5000+ tps) und behalten gleichzeitig die vollständige Dezentralisierung bei. Neue blockchain-Lösungen, die Anspruch haben 130 hoch TPS tauschen typischerweise Dezentralisierung und Sicherheit aus und entscheiden sich für mehr Zentralisierung und Unsicherheit Konsensmechanismen. Einige Projekte melden Zahlen aus stark kontrollierten Umgebungen und melden daher falsch echte Leistungsergebnisse. Die gemeldeten Zahlen für $AVAX stammen direkt aus einem echten, vollständig implementierten Avalanche-Netzwerk, das auf 2000 Knoten auf AWS läuft und im Low-End-Bereich geografisch über den ganzen Globus verteilt ist Maschinen. Höhere Leistungsergebnisse (10.000+) können durch die Annahme einer höheren Bandbreite erzielt werden 135 Bereitstellung für jeden Knoten und dedizierte Hardware für die Signaturüberprüfung. Abschließend stellen wir fest, dass die Die oben genannten Metriken befinden sich auf der Basisebene. Layer-2-Skalierungslösungen verbessern diese Ergebnisse sofort erheblich. Vergleichende Konsensdiagramme Tabelle 1 beschreibt die Unterschiede zwischen den drei bekannten Familien von Konsensprotokollen über einen Satz von 8 kritischen Achsen. 140 Nakamoto Klassisch Schnee Robust (geeignet für offene Einstellungen) + - + Stark dezentralisiert (ermöglicht viele Validatoren) + - + Geringe Latenz und schnelle Endgültigkeit (schnelle Transaktionsbestätigung) - + + Hoher Durchsatz (ermöglicht viele Clients) - + + Leicht (Geringe Systemanforderungen) - + + Ruhend (nicht aktiv, wenn keine Entscheidungen getroffen werden) - + + Sicherheit parametrierbar (mehr als 51 % gegnerische Präsenz) - - + Hoch skalierbar - - + Tabelle 1. Vergleichsdiagramm zwischen den drei bekannten Familien von Konsensprotokollen. Avalanche, Schneemann und Frosty gehören alle zur Familie Snow.

نظرة عامة على المنصة

في هذا القسم، نقدم نظرة عامة معمارية للمنصة ونناقش طرق التنفيذ المختلفة التفاصيل. يفصل النظام الأساسي Avalanche بشكل واضح بين ثلاثة اهتمامات: السلاسل (والأصول المبنية في الأعلى)، والتنفيذ البيئات والنشر. 3.1 الهندسة المعمارية 145 الشبكات الفرعية الشبكة الفرعية، أو الشبكة الفرعية، هي مجموعة ديناميكية من validators تعمل معًا لتحقيق الإجماع على حالة مجموعة من blockchains. يتم التحقق من صحة كل blockchain بواسطة شبكة فرعية واحدة، ويمكن للشبكة الفرعية التحقق من صحتها العديد من blockchains بشكل تعسفي. قد يكون validator عضوًا في العديد من الشبكات الفرعية بشكل عشوائي. شبكة فرعية تقرر من يجوز له الدخول إليه، وقد يطلب أن يكون لمكوناته validator خصائص معينة. Avalanche يدعم النظام الأساسي إنشاء وتشغيل العديد من الشبكات الفرعية بشكل تعسفي. من أجل إنشاء شبكة فرعية جديدة 150 أو للانضمام إلى شبكة فرعية، يجب على المرء دفع رسوم مقومة بالدولار AVAX.

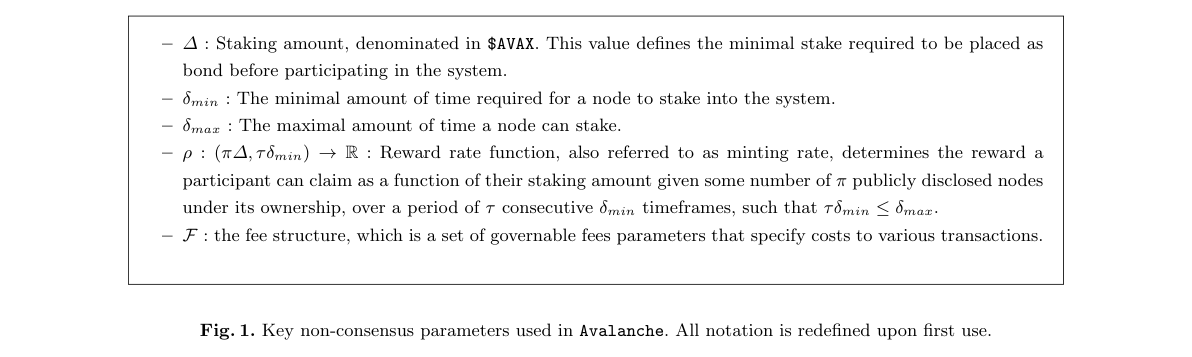

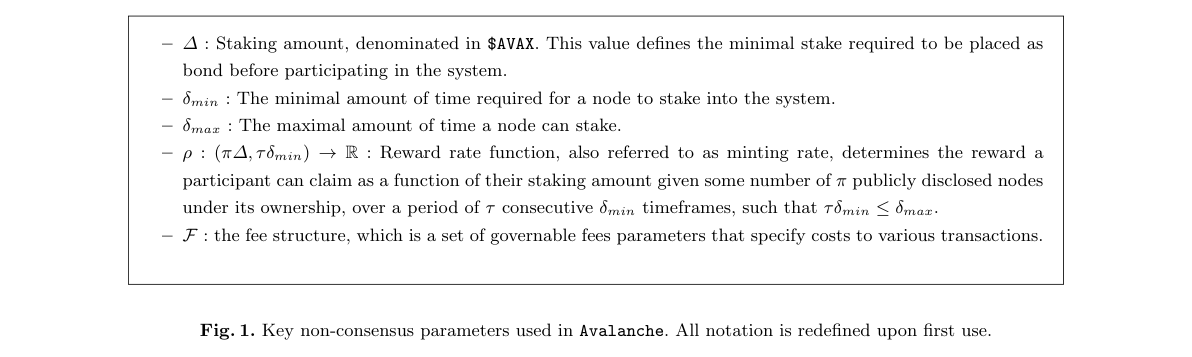

6 كيفن سيكنيكي، ودانيال لين، وستيفن بوتولف، وأمين جون سيرير يقدم نموذج الشبكة الفرعية عددًا من المزايا: - إذا كان validator لا يهتم بـ blockchains في شبكة فرعية معينة، فلن ينضم ببساطة إلى تلك الشبكة الفرعية. يؤدي هذا إلى تقليل حركة مرور الشبكة، بالإضافة إلى الموارد الحسابية المطلوبة لـ validators. هذا في على النقيض من مشاريع blockchain الأخرى، حيث يجب على كل validator التحقق من صحة كل معاملة، حتى 155 أولئك الذين لا يهتمون بهم. – بما أن الشبكات الفرعية هي التي تقرر من يمكنه الدخول إليها، فيمكن إنشاء شبكات فرعية خاصة. وهذا يعني أن كل blockchain في يتم التحقق من صحة الشبكة الفرعية فقط من خلال مجموعة من validators الموثوق بها. - يمكن للمرء إنشاء شبكة فرعية حيث يكون لكل validator خصائص معينة. على سبيل المثال، يمكن للمرء إنشاء شبكة فرعية حيث يقع كل validator في ولاية قضائية معينة، أو حيث يكون كل validator مرتبطًا ببعض 160 عقد في العالم الحقيقي. قد يكون هذا مفيدًا لأسباب تتعلق بالامتثال. توجد شبكة فرعية خاصة واحدة تسمى الشبكة الفرعية الافتراضية. تم التحقق من صحته من قبل كافة validators. (أي بالترتيب للتحقق من صحة أي شبكة فرعية، يجب أيضًا التحقق من صحة الشبكة الفرعية الافتراضية.) تقوم الشبكة الفرعية الافتراضية بالتحقق من صحة مجموعة من blockchains المحددة مسبقًا، بما في ذلك blockchain حيث يوجد AVAX $ ويتم تداوله. الأجهزة الافتراضية كل blockchain هو مثيل للجهاز الظاهري (VM.) VM هو مخطط لـ 165 blockchain، يشبه إلى حد كبير الفصل الدراسي عبارة عن مخطط لكائن في لغة برمجة موجهة للكائنات. ال يتم تحديد واجهة وحالة وسلوك blockchain بواسطة الجهاز الظاهري الذي يقوم blockchain بتشغيله. ما يلي يتم تعريف خصائص blockchain وغيرها بواسطة VM: – محتويات الكتلة – انتقال الحالة الذي يحدث عند قبول الكتلة 170 – واجهات برمجة التطبيقات التي تم الكشف عنها بواسطة blockchain ونقاط النهاية الخاصة بها - البيانات التي استمرت على القرص نقول أن blockchain "يستخدم" أو "يشغل" جهازًا افتراضيًا محددًا. عند إنشاء blockchain، يتم تحديد VM يتم تشغيله، بالإضافة إلى حالة نشأة blockchain. يمكن إنشاء blockchain جديد باستخدام موجود مسبقًا يمكن لـ VM أو المطور ترميز رمز جديد. يمكن أن يكون هناك العديد من blockchains التي تقوم بتشغيل نفس الجهاز الافتراضي بشكل عشوائي. 175 كل blockchain، حتى أولئك الذين يقومون بتشغيل نفس الجهاز الافتراضي، يكونون مستقلين منطقيًا عن الآخرين ويحافظون على مكانتهم الدولة الخاصة. 3.2 التمهيد الخطوة الأولى للمشاركة في Avalanche هي التمهيد. تتم العملية على ثلاث مراحل: الاتصال لوضع نقاط الارتكاز واكتشاف الشبكات والحالة، وأن تصبح validator. 180 Seed Anchors أي نظام متصل بالشبكة من أقرانه يعمل بدون تصريح (أي مشفر) تتطلب مجموعة الهويات بعض الآليات لاكتشاف الأقران. في شبكات مشاركة الملفات من نظير إلى نظير، توجد مجموعة من يتم استخدام أجهزة التتبع. في شبكات التشفير، تتمثل الآلية النموذجية في استخدام العقد الأولية لنظام أسماء النطاقات (والتي نشير إليهاAvalanche المنصة 2020/06/30 7 إلى كمثبتات أولية)، والتي تشتمل على مجموعة من عناوين IP الأولية المحددة جيدًا والتي يمكن من خلالها للأعضاء الآخرين يمكن اكتشاف الشبكة. يتمثل دور عقد DNS الأولية في توفير معلومات مفيدة حول المجموعة 185 من المشاركين النشطين في النظام. يتم استخدام نفس الآلية في Bitcoin الأساسية [1]، حيث يحتوي ملف src/chainparams.cpp للكود المصدري على قائمة بالعقد الأولية المشفرة. الفرق بين BTC وAvalanche هو أن BTC تتطلب عقدة DNS أساسية واحدة صحيحة فقط، بينما يتطلب Avalanche عقدة بسيطة غالبية المراسي لتكون صحيحة. على سبيل المثال، قد يختار مستخدم جديد تشغيل عرض الشبكة من خلال مجموعة من البورصات الراسخة وذات السمعة الطيبة، والتي لا يمكن الثقة في أي منها بشكل فردي. 190 ومع ذلك، نلاحظ أن مجموعة عقد التمهيد لا تحتاج إلى أن تكون ثابتة أو ثابتة، ويمكن أن تكون المقدمة من قبل المستخدم، على الرغم من سهولة الاستخدام، قد يوفر العملاء إعدادًا افتراضيًا يتضمن اقتصاديًا جهات فاعلة مهمة، مثل عمليات التبادل، التي يرغب العملاء في مشاركة رؤيتها للعالم. لا يوجد أي مانع لذلك تصبح مرساة بذرة، وبالتالي لا يمكن لمجموعة من مراسي البذور أن تحدد ما إذا كانت العقدة قد تدخل أم لا الشبكة، نظرًا لأن العقد يمكنها اكتشاف أحدث شبكة من Avalanche أقرانها عن طريق الارتباط بأي مجموعة من البذور 195 المراسي. اكتشاف الشبكة والحالة بمجرد الاتصال بالمثبتات الأولية، تستعلم العقدة عن أحدث مجموعة من تحولات الدولة. نحن نطلق على هذه المجموعة من تحولات الحالة الحدود المقبولة. لسلسلة، الحدود المقبولة هي آخر كتلة مقبولة. بالنسبة لـ DAG، الحدود المقبولة هي مجموعة القمم المقبولة، ولكن لديها لا يوجد أطفال مقبولين. بعد جمع الحدود المقبولة من مرتكزات البذور، تقوم الدولة بتحويل ذلك 200 يتم قبولها من قبل غالبية مراسي البذور ومن المقرر أن تكون مقبولة. ثم يتم استخراج الحالة الصحيحة عن طريق المزامنة مع العقد التي تم أخذ عينات منها. طالما أن هناك غالبية العقد الصحيحة في مرساة البذور تعيين، فيجب أن يتم وضع علامة على انتقالات الحالة المقبولة على أنها مقبولة بواسطة عقدة واحدة صحيحة على الأقل. تُستخدم عملية اكتشاف الحالة هذه أيضًا لاكتشاف الشبكة. مجموعة العضوية في الشبكة هي المحددة في السلسلة validator. لذلك، فإن المزامنة مع السلسلة validator تسمح للعقدة بالاكتشاف 205 المجموعة الحالية من validators. ستتم مناقشة سلسلة validator بشكل أكبر في القسم التالي. 3.3 سيبيل التحكم والعضوية توفر بروتوكولات الإجماع ضماناتها الأمنية على افتراض أن يصل إلى رقم العتبة من الممكن أن يكون أعضاء النظام متخاصمين. هجوم Sybil، حيث تقوم العقدة بإغراق الشبكة بتكلفة زهيدة مع هويات ضارة، يمكن أن يبطل هذه الضمانات بشكل تافه. في الأساس، لا يمكن إلا أن يكون مثل هذا الهجوم 210 تم ردعه من خلال التواجد التجاري مع إثبات وجود مورد يصعب تزويره [3]. لقد استكشفت الأنظمة السابقة الاستخدام من آليات الردع Sybil التي تمتد إلى proof-of-work (PoW)، proof-of-stake (PoS)، إثبات الوقت المنقضي (POET)، وإثبات المكان والزمان (PoST)، وإثبات السلطة (PoA). في جوهرها، تؤدي كل هذه الآليات وظيفة متطابقة: فهي تتطلب أن يكون لدى كل مشارك بعض "الجلد في اللعبة" في شكل بعض الالتزام الاقتصادي، والذي بدوره يوفر دخلاً اقتصاديًا 215 حاجز ضد سوء السلوك من قبل هذا المشارك. وكلها تنطوي على شكل من أشكال الحصة، سواء كانت بالشكل من منصات التعدين وhash الطاقة (PoW)، أو مساحة القرص (PoST)، أو الأجهزة الموثوقة (POET)، أو الهوية المعتمدة (برنامج العمل). تشكل هذه الحصة أساس التكلفة الاقتصادية التي يجب على المشاركين تحملها للحصول على صوت. ل على سبيل المثال، في Bitcoin، تتناسب القدرة على المساهمة بالكتل الصالحة بشكل مباشر مع قوة hash الخاصة بـ اقتراح المشارك. ولسوء الحظ، كان هناك أيضًا ارتباك كبير بين بروتوكولات الإجماع8 كيفن سيكنيكي، ودانيال لين، وستيفن بوتولف، وأمين جون سيرير مقابل آليات التحكم سيبيل. نلاحظ أن اختيار بروتوكولات الإجماع هو، في معظمه، متعامد مع اختيار آلية التحكم Sybil. هذا لا يعني أن آليات التحكم في سيبيل موجودة البدائل المنسدلة لبعضها البعض، نظرًا لأن اختيارًا معينًا قد يكون له آثار على الأساس ضمانات بروتوكول الإجماع. ومع ذلك، يمكن أن تقترن عائلة Snow* بالعديد من هذه العناصر المعروفة الآليات، دون تعديل كبير. 225 في نهاية المطاف، من أجل الأمن والتأكد من أن حوافز المشاركين تتماشى مع صالحهم الشبكة، $AVAX اختر PoS لآلية التحكم الأساسية في Sybil. بعض أشكال الحصة بطبيعتها مركزية: على سبيل المثال، يعتبر تصنيع منصات التعدين (PoW) مركزيًا بطبيعته في أيدي عدد قليل من الأشخاص الأشخاص الذين يتمتعون بالمعرفة المناسبة والقدرة على الوصول إلى العشرات من براءات الاختراع المطلوبة لـ VLSI التنافسية التصنيع. علاوة على ذلك، فإن تعدين إثبات العمل (PoW) يتسرب من قيمته بسبب الإعانات السنوية الكبيرة لعمال المناجم. وبالمثل، 230 مساحة القرص مملوكة بشكل كبير لمشغلي مراكز البيانات الكبيرة. علاوة على ذلك، جميع آليات التحكم في سيبيل التي تتراكم التكاليف الجارية، على سبيل المثال. تكاليف الكهرباء لـ hashing، وقيمة التسرب خارج النظام البيئي، ناهيك عن ذلك تدمير البيئة. وهذا بدوره يقلل من غلاف الجدوى لـ token، حيث يكون هناك تأثير سلبي قد يؤدي تحرك السعر خلال إطار زمني صغير إلى جعل النظام غير صالح للعمل. إثبات العمل يختار بطبيعته عمال المناجم الذين لديهم اتصالات لشراء الكهرباء الرخيصة، وهو ما لا علاقة له بقدرة عمال المناجم 235 لتسلسل المعاملات أو مساهماتها في النظام البيئي الشامل. ومن بين هذه الخيارات نختار proof-of-stake، لأنها خضراء ويمكن الوصول إليها ومفتوحة للجميع. ومع ذلك، نلاحظ أنه أثناء استخدام $AVAX PoS، تتيح شبكة Avalanche إمكانية إطلاق الشبكات الفرعية باستخدام PoW وPoS. يعد التوقيع المساحي آلية طبيعية للمشاركة في شبكة مفتوحة لأنها تمكن من تحقيق اقتصادي مباشر الحجة: إن احتمال نجاح الهجوم يتناسب طرديا مع التكلفة المالية المحددة جيدا 240 وظيفة. وبعبارة أخرى، فإن العقد المعنية لديها دوافع اقتصادية لعدم الانخراط في السلوك الذي قد يضر بقيمة حصتهم. بالإضافة إلى ذلك، لا تتحمل هذه الحصة أي تكاليف صيانة إضافية (أخرى ثم تكلفة الفرصة البديلة للاستثمار في أصل آخر)، ولها خاصية، على عكس معدات التعدين، يتم استهلاكها بالكامل إذا تم استخدامها في هجوم كارثي. بالنسبة لعمليات إثبات العمل، يمكن أن تكون معدات التعدين بسيطة إعادة استخدامها أو - إذا قرر المالك - بيعها بالكامل مرة أخرى إلى السوق. 245 يمكن للعقدة التي ترغب في الدخول إلى الشبكة أن تفعل ذلك بحرية عن طريق وضع وتد مثبت أولاً خلال مدة المشاركة في الشبكة. يحدد المستخدم مدة مبلغ الحصة. وبمجرد قبولها، لا يمكن إرجاع الحصة. الهدف الرئيسي هو التأكد من مشاركة العقد بشكل كبير نفس العرض المستقر في الغالب للشبكة. نتوقع تحديد الحد الأدنى من الوقت staking بترتيب أ أسبوع. 250 على عكس الأنظمة الأخرى التي تقترح أيضًا آلية إثبات الحصة (PoS)، فإن $AVAX لا يستخدم التقطيع، و لذلك يتم إرجاع كل الحصص عند انتهاء الفترة staking. وهذا يمنع السيناريوهات غير المرغوب فيها مثل فشل برنامج العميل أو الأجهزة مما يؤدي إلى فقدان العملات المعدنية. وهذا يتوافق مع فلسفتنا في التصميم بناء تكنولوجيا يمكن التنبؤ بها: tokens المراهنة ليست معرضة للخطر، حتى في وجود البرامج أو عيوب الأجهزة. 255 في Avalanche، تصدر العقدة التي ترغب في المشاركة معاملة حصة خاصة لسلسلة validator. تسمي معاملات الستاكينغ مبلغًا للرهان، ومفتاح staking للمشارك وهو staking، والمدة، والوقت الذي سيبدأ فيه التحقق من الصحة. بمجرد قبول المعاملة، سيتم قفل الأموال حتى نهاية الفترة staking. يتم تحديد الحد الأدنى المسموح به للمبلغ وتنفيذه من قبل النظام. الحصة المبلغ الذي وضعه المشارك له آثار على كل من مقدار التأثير الذي يمارسه المشارك في العمليةAvalanche المنصة 2020/06/30 9 عملية الإجماع، وكذلك المكافأة، كما سيتم مناقشته لاحقًا. يجب أن تتراوح المدة المحددة staking بين δmin و δmax، الحد الأدنى والحد الأقصى للأطر الزمنية التي يمكن قفل أي حصة فيها. كما هو الحال مع مبلغ staking، الفترة staking لها أيضًا آثار على المكافأة في النظام. فقدان أو سرقة لا يمكن أن يؤدي مفتاح staking إلى خسارة الأصول، حيث يتم استخدام المفتاح staking فقط في عملية الإجماع، وليس للأصل نقل. 265 3.4 العقود الذكية بالدولار AVAX عند الإطلاق، يدعم Avalanche smart contracts القياسي المستند إلى Solidity من خلال الجهاز الظاهري Ethereum (EVM). نحن نتصور أن النظام الأساسي سيدعم مجموعة أكثر ثراءً وقوة من smart contract الأدوات، بما في ذلك: - العقود الذكية مع التنفيذ خارج السلسلة والتحقق عبر السلسلة. 270 – العقود الذكية مع التنفيذ الموازي. أي smart contracts لا تعمل بنفس الحالة أي شبكة فرعية في Avalanche ستكون قادرة على التنفيذ بالتوازي. - صلابة محسنة تسمى Solidity++. ستدعم هذه اللغة الجديدة الإصدارات والرياضيات الآمنة وحساب النقاط الثابتة، ونظام الكتابة المحسّن، والتجميع إلى LLVM، والتنفيذ في الوقت المناسب. إذا كان المطور يحتاج إلى دعم EVM ولكنه يريد نشر smart contracts في شبكة فرعية خاصة، فإنه 275 يمكن أن تدور شبكة فرعية جديدة مباشرة. هذه هي الطريقة التي يقوم بها Avalanche بتمكين التقسيم الوظيفي المحدد الشبكات الفرعية. علاوة على ذلك، إذا كان المطور يحتاج إلى تفاعلات مع Ethereum الذكي المنتشر حاليًا العقود، يمكنهم التفاعل مع شبكة Athereum الفرعية، وهي عبارة عن ملعقة من Ethereum. وأخيرا، إذا كان المطور يتطلب بيئة تنفيذ مختلفة عن الجهاز الظاهري Ethereum، فقد يختارون النشر smart contract من خلال شبكة فرعية تطبق بيئة تنفيذ مختلفة، مثل DAML 280 أو واسم. يمكن للشبكات الفرعية أن تدعم ميزات إضافية تتجاوز سلوك الأجهزة الافتراضية. على سبيل المثال، يمكن للشبكات الفرعية فرض متطلبات الأداء لعقد validator الأكبر التي تحتوي على smart contracts لفترات زمنية أطول، أو validators التي تحمل حالة العقد بشكل خاص. 4 الحوكمة ورمز AVAX $ 4.1 رمز $AVAX الأصلي 285 السياسة النقدية إن الأصل token، $AVAX، له سقف للعرض، حيث تم تعيين الحد الأقصى على 720،000،000 tokens، مع 360,000,000 tokens متاحة عند إطلاق الشبكة الرئيسية. ومع ذلك، على عكس الإمدادات ذات الحد الأقصى الأخرى tokens التي الحفاظ على معدل سك العملة بشكل دائم، \(AVAX is designed to react to changing economic conditions. In particular, the objective of \) تتمثل السياسة النقدية لشركة AVAX في تحقيق التوازن بين حوافز المستخدمين للحصول على حصة في token مقابل استخدامه للتفاعل مع مجموعة متنوعة من الخدمات المتاحة على المنصة. المشاركون في المنصة 290 العمل بشكل جماعي كبنك احتياطي لامركزي. الروافع المتاحة على Avalanche هي staking المكافآت والرسوم، والإسقاط الجوي، وكلها تتأثر بمعايير يمكن التحكم فيها. يتم تحديد مكافآت الستاكينغ من خلال الحوكمة على السلسلة، وتحكمها وظيفة مصممة بحيث لا تتجاوز الحد الأقصى للعرض أبدًا. يمكن أن يحدث التوقيع المساحي عن طريق زيادة الرسوم أو زيادة مكافآت staking. ومن ناحية أخرى، يمكننا تحفيز المزيد من المشاركة مع خدمات منصة Avalanche عن طريق تخفيض الرسوم وتخفيض مكافأة staking.10 كيفن سيكنيكي، ودانيال لين، وستيفن بوتولف، وأمين جون سيرير الاستخدامات المدفوعات تعد المدفوعات اللامركزية الحقيقية من نظير إلى نظير إلى حد كبير حلمًا غير محقق للصناعة بسبب النقص الحالي في الأداء من قبل شاغلي الوظائف. يعد $AVAX قويًا وسهل الاستخدام مثل عمليات الدفع Visa، مما يسمح بآلاف المعاملات على مستوى العالم في كل ثانية، بطريقة لا مركزية وغير موثوقة تمامًا. علاوة على ذلك، بالنسبة للتجار في جميع أنحاء العالم، يوفر $AVAX عرضًا بقيمة مباشرة مقارنة بـ Visa، أي أقل 300 الرسوم. التخزين: تأمين النظام على منصة Avalanche، يتم التحكم في sybil عبر staking. بالترتيب للتحقق من الصحة، يجب على المشارك قفل العملات المعدنية أو الحصة. المدققون، الذين يشار إليهم أحيانًا باسم المحاسبين، هم يتم تعويضهم مقابل خدمات التحقق الخاصة بهم بناءً على staking المبلغ وstaking المدة، من بين أمور أخرى خصائص. يجب أن تقلل وظيفة التعويض المختارة من التباين، مما يضمن عدم قيام كبار المساهمين بذلك 305 بشكل غير متناسب الحصول على المزيد من التعويض. كما أن المشاركين لا يخضعون لأية عوامل "الحظ"، كما هو الحال في تعدين إثبات العمل (PoW). كما أن نظام المكافآت هذا لا يشجع أيضًا على تكوين مجموعات التعدين أو staking التي تمكنك حقًا المشاركة اللامركزية وغير الموثوقة في الشبكة. المقايضات الذرية إلى جانب توفير الأمان الأساسي للنظام، يعمل $AVAX token كوحدة عالمية من الصرف. من هناك، سيكون النظام الأساسي Avalanche قادرًا على دعم المقايضات الذرية غير الموثوقة محليًا على 310 النظام الأساسي الذي يتيح عمليات تبادل أصلية وغير مركزية لأي نوع من الأصول مباشرةً على Avalanche. 4.2 الحكم تعد الحوكمة أمرًا بالغ الأهمية لتطوير واعتماد أي نظام أساسي لأنه – كما هو الحال مع جميع الأنواع الأخرى الأنظمة – Avalanche ستواجه أيضًا التطور والتحديثات الطبيعية. يوفر $AVAX حوكمة على السلسلة للمعلمات الهامة للشبكة حيث يتمكن المشاركون من التصويت على التغييرات في الشبكة و 315 تسوية قرارات ترقية الشبكة بشكل ديمقراطي. يتضمن ذلك عوامل مثل الحد الأدنى للمبلغ staking، معدل سك العملة، فضلا عن المعايير الاقتصادية الأخرى. وهذا يمكّن النظام الأساسي من إجراء تحسين المعلمات الديناميكية بشكل فعال من خلال حشد من الناس oracle. ومع ذلك، على عكس بعض منصات الحوكمة الأخرى هناك، Avalanche لا يسمح بإجراء تغييرات غير محدودة على الجوانب التعسفية للنظام. بدلا من ذلك، فقط أ يمكن تعديل عدد محدد مسبقًا من المعلمات من خلال الإدارة، مما يجعل النظام أكثر قابلية للتنبؤ به 320 وزيادة السلامة. علاوة على ذلك، تخضع جميع المعلمات القابلة للحكم لقيود ضمن حدود زمنية محددة، إدخال التباطؤ، والتأكد من أن النظام يظل قابلاً للتنبؤ به على مدى فترات زمنية قصيرة. إن وجود عملية عملية لإيجاد قيم مقبولة عالميًا لمعلمات النظام أمر بالغ الأهمية للأنظمة اللامركزية التي لا يوجد بها أمناء. Avalanche يمكنه استخدام آلية الإجماع الخاصة به لبناء نظام يسمح بذلك يمكن لأي شخص أن يقترح معاملات خاصة هي في جوهرها استطلاعات رأي على مستوى النظام. يجوز لأي عقدة مشاركة 325 إصدار مثل هذه المقترحات. يعد معدل المكافأة الاسمية عاملاً مهمًا يؤثر على أي عملة، سواء كانت رقمية أو نقدية. ولسوء الحظ، فإن العملات المشفرة التي تعمل على إصلاح هذه المعلمة قد تواجه مشكلات مختلفة، بما في ذلك الانكماش أو التضخم. ولتحقيق هذه الغاية، يخضع معدل المكافأة الاسمية للحوكمة، ضمن حدود محددة مسبقًا. هذه سوف اسمح لحاملي token باختيار ما إذا كان $AVAX قد تم تحديده في النهاية أم لا، أو حتى انكماشي.Avalanche المنصة 2020/06/30 11 رسوم المعاملات، المشار إليها بالمجموعة F، تخضع أيضًا للحوكمة. F عبارة عن صف يصف الرسوم المرتبطة بالتعليمات والمعاملات المختلفة. وأخيراً staking مرات ومبالغ قابلة للحكم أيضًا. يتم تعريف قائمة هذه المعلمات في الشكل 1. – ∆: مبلغ الستاكينغ، المقوم بـ AVAX $. تحدد هذه القيمة الحد الأدنى من الحصة المطلوبة ليتم وضعها السندات قبل المشاركة في النظام. - δmin : الحد الأدنى من الوقت اللازم لمشاركة العقدة في النظام. - δmax : الحد الأقصى من الوقت الذي يمكن للعقدة المشاركة فيه. – ρ : (π∆, τδmin) →R : دالة معدل المكافأة، والتي يشار إليها أيضًا باسم معدل سك العملة، تحدد المكافأة أ يمكن للمشاركين المطالبة كدالة لمبلغ staking الخاص بهم بالنظر إلى عدد معين من العقد π التي تم الكشف عنها علنًا تحت ملكيتها، على مدى فترة τ من الأطر الزمنية المتتالية δmin، بحيث τδmin δδmax. - F: هيكل الرسوم، وهو عبارة عن مجموعة من معلمات الرسوم القابلة للإدارة والتي تحدد تكاليف المعاملات المختلفة. الشكل 1. معلمات عدم الإجماع الرئيسية المستخدمة في Avalanche. يتم إعادة تعريف جميع التدوين عند الاستخدام الأول. تماشيًا مع مبدأ القدرة على التنبؤ في النظام المالي، تتسم الإدارة في $AVAX بالتباطؤ، وهذا يعني أن التغييرات في المعلمات تعتمد بشكل كبير على التغييرات الأخيرة. هناك نوعان من الحدود 335 المرتبطة بكل معلمة قابلة للحكم: الوقت والمدى. بمجرد تغيير المعلمة باستخدام الحكم في المعاملة، يصبح من الصعب جدًا تغييرها مرة أخرى على الفور وبمبلغ كبير. هذه الصعوبات وتخفف قيود القيمة مع مرور المزيد من الوقت منذ آخر تغيير. بشكل عام، هذا يحافظ على النظام من يتغير بشكل جذري خلال فترة زمنية قصيرة، مما يسمح للمستخدمين بالتنبؤ بأمان بمعلمات النظام في على المدى القصير، مع وجود سيطرة قوية ومرونة على المدى الطويل. 340

Plattformübersicht

In diesem Abschnitt geben wir einen Überblick über die Architektur der Plattform und diskutieren verschiedene Implementierungen Details. Die Avalanche-Plattform trennt drei Bereiche sauber: Ketten (und darauf aufbauende Assets) und Ausführung Umgebungen und Bereitstellung. 3.1 Architektur 145 Subnetzwerke Ein Subnetzwerk oder Subnetz ist eine dynamische Gruppe von validators, die zusammenarbeiten, um einen Konsens zu erzielen über den Zustand einer Menge von blockchains. Jeder blockchain wird von einem Subnetz validiert, und ein Subnetz kann validieren beliebig viele blockchains. Ein validator kann Mitglied beliebig vieler Subnetze sein. Ein Subnetz entscheidet wer es betreten darf, und kann verlangen, dass die darin enthaltenen validators bestimmte Eigenschaften haben. Der Avalanche Die Plattform unterstützt den Aufbau und Betrieb beliebig vieler Subnetze. Um ein neues Subnetz zu erstellen 150 oder um einem Subnetz beizutreten, muss man eine Gebühr in $AVAX zahlen.

6 Kevin Sekniqi, Daniel Laine, Stephen Buttolph und Emin Gün Sirer Das Subnetzmodell bietet eine Reihe von Vorteilen: – Wenn einem validator die blockchains in einem bestimmten Subnetz egal sind, wird er diesem Subnetz einfach nicht beitreten. Dies reduziert den Netzwerkverkehr und die für validators erforderlichen Rechenressourcen. Das ist drin Im Gegensatz zu anderen blockchain-Projekten, bei denen jeder validator sogar jede Transaktion validieren muss 155 diejenigen, die ihnen egal sind. – Da Subnetze darüber entscheiden, wer sie betreten darf, kann man private Subnetze erstellen. Das heißt, jeder blockchain in Das Subnetz wird nur durch eine Reihe vertrauenswürdiger validators validiert. – Man kann ein Subnetz erstellen, in dem jeder validator bestimmte Eigenschaften hat. Beispielsweise könnte man eine erstellen Subnetz, in dem sich jeder validator in einer bestimmten Gerichtsbarkeit befindet oder in dem jeder validator an einen bestimmten Gerichtsstand gebunden ist 160 realer Vertrag. Dies kann aus Compliance-Gründen von Vorteil sein. Es gibt ein spezielles Subnetz namens Standardsubnetz. Es wird von allen validators validiert. (Das heißt, in der Reihenfolge Um ein Subnetz zu validieren, muss auch das Standard-Subnetz validiert werden.) Das Standard-Subnetz validiert eine Reihe von vordefinierte blockchains, einschließlich des blockchain, in dem $AVAX lebt und gehandelt wird. Virtuelle Maschinen Jede blockchain ist eine Instanz einer virtuellen Maschine (VM). Eine VM ist eine Blaupause für eine 165 blockchain, ähnlich wie eine Klasse ein Entwurf für ein Objekt in einer objektorientierten Programmiersprache ist. Die Schnittstelle, Status und Verhalten eines blockchain werden durch die VM definiert, die der blockchain ausführt. Folgendes Eigenschaften eines blockchain und andere werden von einer VM definiert: – Der Inhalt eines Blocks – Der Zustandsübergang, der auftritt, wenn ein Block akzeptiert wird 170 – Die von blockchain bereitgestellten APIs und ihre Endpunkte – Die Daten, die auf der Festplatte gespeichert werden Wir sagen, dass ein blockchain eine bestimmte VM „verwendet“ oder „ausführt“. Beim Erstellen eines blockchain gibt man die VM an es läuft, sowie der Genesis-Status von blockchain. Ein neuer blockchain kann unter Verwendung eines bereits vorhandenen erstellt werden VM oder ein Entwickler kann eine neue programmieren. Es kann beliebig viele blockchains geben, die dieselbe VM ausführen. 175 Jeder blockchain, auch diejenigen, die dieselbe VM ausführen, ist logisch unabhängig von anderen und behält seine bei eigener Staat. 3.2 Bootstrapping Der erste Schritt bei der Teilnahme an Avalanche ist das Bootstrapping. Der Prozess erfolgt in drei Phasen: Verbindung um Anker zu säen, Netzwerke und Zustände zu entdecken und ein validator zu werden. 180 Seed-Anker Jedes vernetzte System von Peers, das ohne autorisierte (d. h. fest codierte) Netzwerke arbeitet. Eine Reihe von Identitäten erfordert einen Mechanismus zur Peer-Erkennung. In Peer-to-Peer-Filesharing-Netzwerken gibt es eine Reihe von Es kommen Tracker zum Einsatz. Ein typischer Mechanismus in Kryptonetzwerken ist die Verwendung von DNS-Seed-Knoten (auf die wir verweisen).Avalanche Plattform 30.06.2020 7 als Seed-Anker), die aus einer Reihe wohldefinierter Seed-IP-Adressen bestehen, von denen andere Mitglieder von Das Netzwerk kann entdeckt werden. Die Rolle von DNS-Seed-Knoten besteht darin, nützliche Informationen über die Gruppe bereitzustellen 185 der aktiven Teilnehmer am System. Der gleiche Mechanismus wird in Bitcoin Core [1] verwendet, wobei der Die Datei src/chainparams.cpp des Quellcodes enthält eine Liste hartcodierter Seed-Knoten. Der Unterschied zwischen BTC und Avalanche besteht darin, dass BTC nur einen korrekten DNS-Seed-Knoten erfordert, während Avalanche einen einfachen erfordert Die meisten Anker sind korrekt. Ein neuer Benutzer könnte sich beispielsweise dafür entscheiden, die Netzwerkansicht zu booten über eine Reihe gut etablierter und seriöser Börsen, von denen jeder einzelne nicht vertrauenswürdig ist. 190 Wir weisen jedoch darauf hin, dass der Satz von Bootstrap-Knoten nicht fest codiert oder statisch sein muss und dies auch sein kann Vom Benutzer bereitgestellt, aus Gründen der Benutzerfreundlichkeit können Kunden jedoch eine Standardeinstellung bereitstellen, die wirtschaftlich ist wichtige Akteure, wie z. B. Börsen, mit denen Kunden ihre Weltanschauung teilen möchten. Es gibt kein Hindernis dafür zu einem Seed-Anker werden, daher kann eine Reihe von Seed-Ankern nicht vorschreiben, ob ein Knoten eintreten darf oder nicht Das Netzwerk, da Knoten das neueste Netzwerk von Avalanche-Peers erkennen können, indem sie sich an einen beliebigen Seed-Satz anhängen 195 Anker. Netzwerk- und Zustandserkennung Sobald ein Knoten mit den Seed-Ankern verbunden ist, fragt er nach dem neuesten Satz von Zustandsübergänge. Wir nennen diese Menge von Zustandsübergängen die akzeptierte Grenze. Für eine Kette die akzeptierte Grenze ist der letzte akzeptierte Block. Für eine DAG ist die akzeptierte Grenze die Menge der Scheitelpunkte, die akzeptiert werden, aber dennoch vorhanden sind keine akzeptierten Kinder. Nachdem der Staat die akzeptierten Grenzen von den Seed-Ankern erfasst hat, übergeht er diese 200 von der Mehrheit der Seed-Anker akzeptiert werden, gilt als akzeptiert. Anschließend wird der korrekte Zustand extrahiert durch Synchronisierung mit den abgetasteten Knoten. Solange es eine Mehrheit korrekter Knoten im Seed-Anker gibt gesetzt, dann müssen die akzeptierten Zustandsübergänge von mindestens einem korrekten Knoten als akzeptiert markiert worden sein. Dieser Zustandserkennungsprozess wird auch für die Netzwerkerkennung verwendet. Der Mitgliedersatz des Netzwerks ist in der Kette validator definiert. Daher ermöglicht die Synchronisierung mit der Kette validator dem Knoten die Erkennung 205 der aktuelle Satz von validators. Die validator-Kette wird im nächsten Abschnitt weiter besprochen. 3.3 Sybil-Kontrolle und Mitgliedschaft Konsensprotokolle stellen ihre Sicherheitsgarantien unter der Annahme bereit, dass bis zu einer Schwellenwertzahl Die Anzahl der Mitglieder im System könnte kontrovers sein. Ein Sybil-Angriff, bei dem ein Knoten das Netzwerk kostengünstig überflutet mit böswilligen Identitäten können diese Garantien trivialerweise außer Kraft setzen. Grundsätzlich kann ein solcher Angriff nur sein 210 abgeschreckt, indem man die Präsenz mit dem Beweis einer schwer zu fälschenden Ressource [3] tauscht. Frühere Systeme haben die Verwendung untersucht von Sybil-Abschreckungsmechanismen, die proof-of-work (PoW), proof-of-stake (PoS) und den Nachweis der verstrichenen Zeit umfassen (POET), Proof-of-Space-and-Time (PoST) und Proof-of-Authority (PoA). Im Kern erfüllen alle diese Mechanismen eine identische Funktion: Sie erfordern, dass jeder Teilnehmer dies tut ein gewisser „Skin in the Game“ in Form eines wirtschaftlichen Engagements, das wiederum einen wirtschaftlichen Nutzen mit sich bringt 215 Barriere gegen Fehlverhalten dieses Teilnehmers. Bei allen handelt es sich um eine Form des Einsatzes, sei es in der Form von Mining-Rigs und hash Strom (PoW), Speicherplatz (PoST), vertrauenswürdiger Hardware (POET) oder einer genehmigten Identität (PoA). Dieser Einsatz bildet die Grundlage für die wirtschaftlichen Kosten, die die Teilnehmer tragen müssen, um eine Stimme zu erhalten. Für Beispielsweise ist in Bitcoin die Fähigkeit, gültige Blöcke beizutragen, direkt proportional zur hash-Leistung des vorgeschlagener Teilnehmer. Leider kam es auch bei den Konsensprotokollen zu erheblicher Verwirrung8 Kevin Sekniqi, Daniel Laine, Stephen Buttolph und Emin Gün Sirer versus Sybil-Kontrollmechanismen. Wir stellen fest, dass die Wahl der Konsensprotokolle größtenteils orthogonal zur Wahl des Sybil-Kontrollmechanismus. Das soll nicht heißen, dass Sybil-Kontrollmechanismen vorhanden sind Drop-in-Replacements für einander, da eine bestimmte Wahl Auswirkungen auf den Basiswert haben kann Garantien des Konsensprotokolls. Allerdings kann die Familie Snow* mit vielen dieser bekannten Arten gekoppelt werden Mechanismen, ohne nennenswerte Modifikation. 225 Letztendlich aus Sicherheitsgründen und um sicherzustellen, dass die Anreize der Teilnehmer zum Wohle von ausgerichtet sind Im Netzwerk wählt $AVAX PoS zum zentralen Sybil-Kontrollmechanismus. Einige Formen des Einsatzes sind von Natur aus zentralisiert: Die Herstellung von Mining-Rigs (PoW) beispielsweise ist von Natur aus in den Händen einiger weniger zentralisiert Menschen mit dem entsprechenden Know-how und Zugang zu den Dutzenden Patenten, die für wettbewerbsfähige VLSI erforderlich sind Herstellung. Darüber hinaus verliert das PoW-Mining aufgrund der hohen jährlichen Miner-Subventionen an Wert. Ebenso, 230 Der Speicherplatz befindet sich größtenteils im Besitz großer Rechenzentrumsbetreiber. Darüber hinaus verfügen alle Sybil-Kontrollmechanismen die laufende Kosten verursachen, z.B. Stromkosten für hashing, Wertverlust aus dem Ökosystem, ganz zu schweigen davon zerstören die Umwelt. Dies wiederum verringert den Machbarkeitsrahmen für token, was nachteilig ist Preisschwankungen über einen kurzen Zeitraum können dazu führen, dass das System nicht mehr funktionsfähig ist. Proof-of-Work wählt grundsätzlich aus Bergleute, die über die Verbindungen verfügen, um billigen Strom zu beschaffen, was wenig mit der Fähigkeit der Bergleute zu tun hat 235 um Transaktionen oder deren Beiträge zum gesamten Ökosystem zu serialisieren. Unter diesen Optionen wählen wir proof-of-stake, weil es grün, zugänglich und offen für alle ist. Wir weisen jedoch darauf hin, dass dabei das $AVAX verwendet wird PoS, das Netzwerk Avalanche ermöglicht den Start von Subnetzen mit PoW und PoS. Das Abstecken ist ein natürlicher Mechanismus für die Teilnahme an einem offenen Netzwerk, da es eine direkte wirtschaftliche Nutzung ermöglicht Argument: Die Erfolgswahrscheinlichkeit eines Angriffs ist direkt proportional zu wohldefinierten monetären Kosten 240 Funktion. Mit anderen Worten: Die beteiligten Knoten sind wirtschaftlich motiviert, sich nicht auf ein solches Verhalten einzulassen könnten den Wert ihres Einsatzes beeinträchtigen. Darüber hinaus fallen für diesen Einsatz keine weiteren Unterhaltskosten (sonstige) an dann die Opportunitätskosten der Investition in einen anderen Vermögenswert) und verfügt über das Eigentum, das im Gegensatz zu Bergbauausrüstung wird vollständig verbraucht, wenn es bei einem katastrophalen Angriff verwendet wird. Für PoW-Operationen kann Bergbauausrüstung einfach sein wiederverwendet oder – wenn der Eigentümer dies wünscht – vollständig an den Markt zurückverkauft. 245 Ein Knoten, der dem Netzwerk beitreten möchte, kann dies frei tun, indem er zunächst einen immobilisierten Pfahl setzt während der Dauer der Teilnahme am Netzwerk. Der Nutzer bestimmt die Höhe der Einsatzdauer. Sobald ein Einsatz angenommen wurde, kann er nicht mehr rückgängig gemacht werden. Das Hauptziel besteht darin, sicherzustellen, dass die Knoten im Wesentlichen gemeinsam genutzt werden gleiche weitgehend stabile Sicht auf das Netzwerk. Wir gehen davon aus, dass die Mindestzeit staking in der Größenordnung von a liegt Woche. 250 Im Gegensatz zu anderen Systemen, die ebenfalls einen PoS-Mechanismus anbieten, nutzt $AVAX kein Slashing und Daher werden alle Einsätze nach Ablauf des Zeitraums staking zurückgegeben. Dies verhindert unerwünschte Szenarien wie z ein Software- oder Hardwarefehler des Clients, der zum Verlust von Münzen führt. Dies passt zu unserer Designphilosophie des Aufbaus vorhersehbarer Technologie: Die abgesteckten tokens sind nicht gefährdet, selbst wenn Software vorhanden ist oder Hardwarefehler. 255 In Avalanche gibt ein Knoten, der teilnehmen möchte, eine spezielle Stake-Transaktion an die validator-Kette aus. Zu den Stake-Transaktionen gehören der zu setzende Betrag, der staking-Schlüssel des Teilnehmers, der staking ist, die Dauer, und die Zeit, zu der die Validierung beginnt. Sobald die Transaktion akzeptiert wird, wird das Geld bis zum gesperrt Ende des Zeitraums staking. Der minimal zulässige Betrag wird vom System festgelegt und durchgesetzt. Der Einsatz Der von einem Teilnehmer platzierte Betrag hat Auswirkungen auf das Ausmaß des Einflusses, den der Teilnehmer auf das Unternehmen hatAvalanche Plattform 30.06.2020 9 Konsensprozess sowie die Belohnung, wie später besprochen. Die angegebene Dauer staking muss zwischen liegen δmin und δmax, die minimalen und maximalen Zeitrahmen, für die jeder Einsatz gesperrt werden kann. Wie bei der staking Betrag, der Zeitraum staking hat auch Auswirkungen auf die Belohnung im System. Verlust oder Diebstahl des Der Schlüssel staking kann nicht zu einem Vermögensverlust führen, da der Schlüssel staking nur im Konsensprozess und nicht für Vermögenswerte verwendet wird übertragen. 265 3.4 Intelligente Verträge in $AVAX Beim Start unterstützt Avalanche standardmäßige Solidity-basierte smart contracts über die virtuelle Maschine Ethereum (EVM). Wir gehen davon aus, dass die Plattform einen umfangreicheren und leistungsfähigeren Satz von smart contract unterstützen wird. Werkzeuge, darunter: – Intelligente Verträge mit Off-Chain-Ausführung und On-Chain-Verifizierung. 270 – Intelligente Verträge mit paralleler Ausführung. Alle smart contracts, die nicht mit demselben Status in arbeiten Jedes Subnetz in Avalanche kann parallel ausgeführt werden. – Eine verbesserte Solidity, genannt Solidity++. Diese neue Sprache wird Versionierung und sichere Mathematik unterstützen und Festkomma-Arithmetik, ein verbessertes Typsystem, Kompilierung in LLVM und Just-in-Time-Ausführung. Wenn ein Entwickler EVM-Unterstützung benötigt, aber smart contracts in einem privaten Subnetz bereitstellen möchte, muss er 275 kann direkt ein neues Subnetz aufbauen. Auf diese Weise ermöglicht Avalanche funktionsspezifisches Sharding die Subnetze. Wenn ein Entwickler außerdem Interaktionen mit dem aktuell bereitgestellten Ethereum smart Verträge können sie mit dem Athereum-Subnetz interagieren, das ein Löffel von Ethereum ist. Schließlich, wenn ein Entwickler eine andere Ausführungsumgebung als die virtuelle Maschine Ethereum erfordert, können sie sich für die Bereitstellung entscheiden ihre smart contract über ein Subnetz, das eine andere Ausführungsumgebung wie DAML implementiert 280 oder WASM. Subnetze können über das VM-Verhalten hinaus zusätzliche Funktionen unterstützen. Beispielsweise können Subnetze erzwingen Leistungsanforderungen für größere validator-Knoten, die smart contracts über längere Zeiträume halten, oder validators, die den Vertragsstatus privat halten. 4 Governance und der $AVAX-Token 4.1 Der $AVAX Native Token 285 Geldpolitik Das native token, $AVAX, ist begrenztes Angebot, wobei die Obergrenze auf 720.000.000 tokens festgelegt ist. mit 360.000.000 tokens, die beim Mainnet-Start verfügbar sind. Allerdings im Gegensatz zu anderen tokens mit begrenzter Versorgung, die Um die Prägerate kontinuierlich zu erhöhen, besteht die Geldpolitik von \(AVAX is designed to react to changing economic conditions. In particular, the objective of \)AVAX darin, die Anreize der Benutzer auszugleichen, token zu setzen. im Gegensatz zur Verwendung zur Interaktion mit der Vielfalt der auf der Plattform verfügbaren Dienste. Teilnehmer der Plattform 290 fungieren gemeinsam als dezentrale Reservebank. Die auf Avalanche verfügbaren Hebel sind staking Belohnungen, Gebühren, und Luftabwürfe, die alle durch steuerbare Parameter beeinflusst werden. Die Einsatzprämien werden durch die On-Chain-Governance festgelegt und von einer Funktion gesteuert, die darauf ausgelegt ist, das begrenzte Angebot niemals zu überschreiten. Das Abstecken kann induziert werden durch Erhöhung der Gebühren oder Erhöhung der staking Prämien. Andererseits können wir ein stärkeres Engagement herbeiführen mit den Avalanche-Plattformdiensten durch Senkung der Gebühren und Reduzierung der staking-Prämie.10 Kevin Sekniqi, Daniel Laine, Stephen Buttolph und Emin Gün Sirer Verwendungsmöglichkeiten Zahlungen Echte dezentrale Peer-to-Peer-Zahlungen sind für die Branche aufgrund von weitgehend ein unerfüllter Traum die derzeitige mangelnde Leistung der etablierten Betreiber. $AVAX ist genauso leistungsstark und einfach zu verwenden wie Zahlungen Visa ermöglicht weltweit jede Sekunde Tausende von Transaktionen auf völlig vertrauenswürdige und dezentralisierte Weise. Darüber hinaus bietet $AVAX für Händler weltweit ein direktes Wertversprechen gegenüber Visa, nämlich einen niedrigeren 300 Gebühren. Abstecken: Sichern des Systems Auf der Plattform Avalanche wird die Sybil-Kontrolle über staking erreicht. In Ordnung Zur Validierung muss ein Teilnehmer Münzen oder Einsätze sperren. Validatoren, manchmal auch Staker genannt, sind es wurden für ihre Validierungsdienste unter anderem basierend auf staking Betrag und staking Dauer entschädigt Eigenschaften. Die gewählte Kompensationsfunktion sollte die Varianz minimieren und sicherstellen, dass dies bei großen Spielern nicht der Fall ist 305 erhalten unverhältnismäßig mehr Entschädigung. Die Teilnehmer unterliegen auch keinen „Glücksfaktoren“ wie z PoW-Mining. Ein solches Belohnungssystem verhindert auch die Bildung von Mining- oder staking-Pools, was es wirklich ermöglicht dezentrale, vertrauenslose Teilnahme am Netzwerk. Atomic Swaps Neben der Bereitstellung der Kernsicherheit des Systems dient $AVAX token als universelle Einheit des Austausches. Von da an wird die Avalanche-Plattform in der Lage sein, vertrauenswürdige Atom-Swaps nativ zu unterstützen 310 Die Plattform ermöglicht den nativen, wirklich dezentralen Austausch von Vermögenswerten aller Art direkt auf Avalanche. 4.2 Regierungsführung Governance ist für die Entwicklung und Einführung jeder Plattform von entscheidender Bedeutung, denn – wie bei allen anderen Arten auch von Systemen – Avalanche wird ebenfalls einer natürlichen Weiterentwicklung und Aktualisierungen ausgesetzt sein. $AVAX bietet On-Chain-Governance für kritische Parameter des Netzwerks, wobei die Teilnehmer über Änderungen am Netzwerk abstimmen können und 315 Entscheidungen zur Netzwerkmodernisierung demokratisch regeln. Dazu gehören Faktoren wie der Mindestbetrag staking, Prägerate sowie andere wirtschaftliche Parameter. Dadurch kann die Plattform eine dynamische Parameteroptimierung mithilfe einer Crowd oracle effektiv durchführen. Allerdings im Gegensatz zu einigen anderen Governance-Plattformen Da draußen erlaubt Avalanche keine unbegrenzten Änderungen an beliebigen Aspekten des Systems. Stattdessen nur ein Eine vorab festgelegte Anzahl von Parametern kann über Governance geändert werden, wodurch das System vorhersehbarer wird 320 und Erhöhung der Sicherheit. Darüber hinaus unterliegen alle regelbaren Parameter innerhalb bestimmter Zeitgrenzen Grenzen. Einführung einer Hysterese und Sicherstellung, dass das System über kurze Zeiträume vorhersehbar bleibt. Für dezentrale Systeme ohne Verwalter ist ein praktikabler Prozess zur Ermittlung global akzeptabler Werte für Systemparameter von entscheidender Bedeutung. Avalanche kann seinen Konsensmechanismus nutzen, um ein System aufzubauen, das dies ermöglicht Jeder kann spezielle Transaktionen vorschlagen, bei denen es sich im Wesentlichen um systemweite Umfragen handelt. Jeder teilnehmende Knoten kann 325 solche Vorschläge machen. Der nominale Belohnungssatz ist ein wichtiger Parameter, der sich auf jede Währung auswirkt, egal ob digital oder fiat. Leider können Kryptowährungen, die diesen Parameter beheben, mit verschiedenen Problemen konfrontiert sein, einschließlich Deflation oder Inflation. Zu diesem Zweck unterliegt der nominale Belohnungssatz einer Steuerung innerhalb vorab festgelegter Grenzen. Das wird Erlauben Sie token-Inhabern, zu entscheiden, ob $AVAX letztendlich begrenzt, unbegrenzt oder sogar deflationär sein soll.Avalanche Plattform 30.06.2020 11 Transaktionsgebühren, die mit der Menge F bezeichnet werden, unterliegen ebenfalls der Governance. F ist praktisch ein Tupel, das die mit den verschiedenen Anweisungen und Transaktionen verbundenen Gebühren beschreibt. Schließlich staking Zeiten und Beträge sind ebenfalls regierbar. Die Liste dieser Parameter ist in Abbildung 1 definiert. – ∆: Einsatzbetrag, denominiert in $AVAX. Dieser Wert definiert den Mindesteinsatz, der platziert werden muss Bevor Sie am System teilnehmen, müssen Sie eine Bindung eingehen. – δmin: Die minimale Zeit, die ein Knoten benötigt, um sich in das System einzubinden. – δmax: Die maximale Zeit, die ein Knoten einsetzen kann. – ρ : (π∆, τδmin) →R : Belohnungsratenfunktion, auch Minting-Rate genannt, bestimmt die Belohnung a Der Teilnehmer kann einen Anspruch in Abhängigkeit von seinem staking-Betrag bei gegebener Anzahl von π öffentlich bekannt gegebenen Knoten erheben in seinem Besitz, über einen Zeitraum von τ aufeinanderfolgenden δmin Zeitrahmen, so dass τδmin ≤δmax. – F: die Gebührenstruktur, bei der es sich um eine Reihe regelbarer Gebührenparameter handelt, die die Kosten für verschiedene Transaktionen angeben. Abb. 1. Wichtige Nicht-Konsens-Parameter, die in Avalanche verwendet werden. Bei der ersten Verwendung wird die gesamte Notation neu definiert. Im Einklang mit dem Prinzip der Vorhersehbarkeit in einem Finanzsystem weist die Governance in $AVAX eine Hysterese auf. Dies bedeutet, dass Änderungen an Parametern stark von den letzten Änderungen abhängen. Es gibt zwei Grenzen 335 jedem regelbaren Parameter zugeordnet: Zeit und Bereich. Sobald ein Parameter mithilfe einer Governance geändert wird Bei einer Transaktion wird es sehr schwierig, sie sofort und in großem Umfang wieder zu ändern. Diese Schwierigkeiten und Wertbeschränkungen lockern sich, je mehr Zeit seit der letzten Änderung vergeht. Insgesamt hält dies das System davon ab sich innerhalb kurzer Zeit drastisch ändern, sodass Benutzer die Systemparameter im sicher vorhersagen können kurzfristig und bietet gleichzeitig eine starke Kontrolle und Flexibilität auf lange Sicht. 340

الحكم

1.1 Avalanche الأهداف والمبادئ Avalanche عبارة عن منصة blockchain عالية الأداء وقابلة للتطوير وقابلة للتخصيص وآمنة. ويستهدف ثلاثة حالات الاستخدام واسعة النطاق: 15 – إنشاء تطبيقات محددة blockchains، تمتد إلى المسموح به (الخاص) وغير المسموح به (العامة) عمليات النشر. - بناء وإطلاق تطبيقات لامركزية وقابلة للتطوير بشكل كبير (Dapps). - بناء أصول رقمية معقدة بشكل تعسفي مع قواعد ومواثيق وراكبين مخصصين (الأصول الذكية). 1 تتعلق البيانات التطلعية بشكل عام بالأحداث المستقبلية أو أدائنا المستقبلي. وهذا يشمل، ولكن ليس كذلك يقتصر على الأداء المتوقع لـ Avalanche؛ والتطور المتوقع لأعمالها ومشاريعها؛ التنفيذ ورؤيتها واستراتيجيتها للنمو؛ والانتهاء من المشاريع الجاري تنفيذها حاليًا أو قيد التطوير أو وإلا قيد النظر. تمثل البيانات التطلعية معتقدات وافتراضات إدارتنا فقط اعتبارا من تاريخ هذا العرض. هذه البيانات ليست ضمانات للأداء المستقبلي ولا مبرر لها ولا ينبغي الاعتماد عليهم. تتضمن مثل هذه البيانات التطلعية بالضرورة معلومات معروفة وغير معروفة المخاطر، والتي قد تتسبب في اختلاف الأداء الفعلي والنتائج في الفترات المستقبلية بشكل جوهري عن أي توقعات صريحة أو ضمنية هنا. Avalanche لا يتحمل أي التزام بتحديث البيانات التطلعية. على الرغم من إن البيانات التطلعية هي أفضل تنبؤاتنا في وقت إصدارها، وليس هناك ما يضمن أنها كذلك ستثبت دقتها، حيث قد تختلف النتائج الفعلية والأحداث المستقبلية بشكل جوهري. ويتم تحذير القارئ لا لوضع الاعتماد غير المبرر على البيانات التطلعية.2 كيفن سيكنيكي، ودانيال لين، وستيفن بوتولف، وأمين جون سيرير الهدف الشامل لـ Avalanche هو توفير منصة موحدة لإنشاء ونقل وتجارة 20 الأصول الرقمية. من خلال البناء، Avalanche يمتلك الخصائص التالية: تم تصميم Avalanche القابل للتطوير ليكون قابلاً للتطوير وقويًا وفعالاً على نطاق واسع. محرك الإجماع الأساسي قادر على دعم شبكة عالمية تضم مئات الملايين من الأجهزة المتصلة بالإنترنت، ذات الطاقة المنخفضة والعالية، والتي تعمل بسلاسة، مع زمن وصول منخفض ومعاملات عالية جدًا في الثانية. 25 تم تصميم الأمان Avalanche ليكون قويًا ويحقق أمانًا عاليًا. بروتوكولات الإجماع الكلاسيكية هي مصممة لتحمل ما يصل إلى f من المهاجمين، وتفشل تمامًا عند مواجهة مهاجم بحجم f + 1 أو أكبر، وإجماع ناكاموتو لا يوفر أي أمان عندما يكون 51٪ من عمال المناجم بيزنطيين. في المقابل، Avalanche يوفر ضمانًا قويًا للغاية للأمان عندما يكون المهاجم أقل من حد معين، وهو ما يمكن تحديد معلماتها بواسطة مصمم النظام، وتوفر تدهورًا رائعًا عندما يتجاوز المهاجم 30 هذه العتبة. يمكنه الحفاظ على ضمانات السلامة (ولكن ليس الحيوية) حتى عندما يتجاوز المهاجم 51%. إنه كذلك أول نظام غير مصرح به يوفر مثل هذه الضمانات الأمنية القوية. تم تصميم اللامركزية Avalanche لتوفير لامركزية غير مسبوقة. وهذا يعني الالتزام لتطبيقات عملاء متعددة ولا يوجد تحكم مركزي من أي نوع. تم تصميم النظام البيئي لتجنب الانقسامات بين فئات المستخدمين ذوي الاهتمامات المختلفة. والأهم أنه لا يوجد تمييز بين عمال المناجم، 35 المطورين والمستخدمين. تعد AVAX $ الخاضعة للإدارة والديمقراطية منصة شاملة للغاية، تمكن أي شخص من الاتصال بها التواصل والمشاركة في التحقق من الصحة والحكم المباشر. يمكن لأي حامل token التصويت فيه اختيار المعايير المالية الرئيسية واختيار كيفية تطور النظام. تم تصميم Avalanche القابل للتشغيل البيني والمرن ليكون بنية تحتية عالمية ومرنة لعدد كبير من الأشخاص 40 من blockchains/الأصول، حيث يتم استخدام $AVAX الأساسي للأمان وكوحدة حساب للتبادل. ال يهدف النظام إلى دعم العديد من blockchains التي سيتم بناؤها في الأعلى، بطريقة محايدة القيمة. المنصة تم تصميمه من الألف إلى الياء لتسهيل نقل blockchains الموجودة عليه، لاستيراد الأرصدة، دعم لغات البرمجة النصية المتعددة والأجهزة الافتراضية، ودعم النشر المتعدد بشكل مفيد سيناريوهات. 45 الخطوط العريضة يتم تقسيم بقية هذه الورقة إلى أربعة أقسام رئيسية. ويبين القسم 2 تفاصيل المحرك الذي يشغل المنصة. ويناقش القسم 3 النموذج المعماري وراء المنصة، بما في ذلك الشبكات الفرعية، والأجهزة الافتراضية، والتمهيد، والعضوية، وstaking. ويشرح القسم 4 الحوكمة نموذج يتيح إجراء تغييرات ديناميكية على المعايير الاقتصادية الرئيسية. وأخيرا، في القسم 5 يستكشف مختلف الموضوعات الطرفية ذات الاهتمام، بما في ذلك التحسينات المحتملة، والتشفير بعد الكم، والواقعية 50 الخصوم.

Avalanche المنصة 2020/06/30 3 اصطلاح التسمية اسم النظام الأساسي هو Avalanche، ويُشار إليه عادةً باسم "Avalanche" النظام الأساسي"، وهو قابل للتبديل/مرادف لـ "شبكة Avalanche"، أو - ببساطة - Avalanche. سيتم إصدار قواعد التعليمات البرمجية باستخدام ثلاثة معرفات رقمية، تسمى "v.[0-9].[0-9].[0-100]"، حيث يكون الرقم الأول يحدد الإصدارات الرئيسية، والرقم الثاني يحدد الإصدارات الثانوية، والرقم الثالث 55 يحدد البقع. الإصدار العام الأول، الذي يحمل الاسم الرمزي Avalanche Borealis، هو الإصدار 1.0.0. المواطن token النظام الأساسي يسمى "$AVAX". عائلة بروتوكولات الإجماع التي يستخدمها النظام الأساسي Avalanche هي يشار إليها باسم عائلة الثلج *. هناك ثلاثة مثيلات ملموسة، تسمى Avalanche، وSnowman، و فاترة.

Regierungsführung

1.1 Avalanche Ziele und Prinzipien Avalanche ist eine leistungsstarke, skalierbare, anpassbare und sichere blockchain-Plattform. Es zielt auf drei ab breite Anwendungsfälle: 15 – Erstellen anwendungsspezifischer blockchains, die berechtigte (private) und erlaubnislose (öffentliche) umfassen Bereitstellungen. – Erstellen und Starten hochskalierbarer und dezentraler Anwendungen (Dapps). – Aufbau beliebig komplexer digitaler Assets mit benutzerdefinierten Regeln, Vereinbarungen und Fahrern (intelligente Assets). 1 Zukunftsgerichtete Aussagen beziehen sich im Allgemeinen auf zukünftige Ereignisse oder unsere zukünftige Leistung. Dies schließt ein, ist es aber nicht beschränkt auf die geplante Leistung von Avalanche; die erwartete Entwicklung seines Geschäfts und seiner Projekte; Ausführung seiner Vision und Wachstumsstrategie; und Abschluss von Projekten, die derzeit laufen, sich in der Entwicklung befinden oder ansonsten in Erwägung gezogen. Zukunftsgerichtete Aussagen spiegeln die Überzeugungen und Annahmen unseres Managements wider erst ab dem Datum dieser Präsentation. Diese Aussagen stellen keine Garantien für zukünftige Leistungen dar und sind unzulässig Man sollte sich nicht auf sie verlassen. Solche zukunftsgerichteten Aussagen betreffen zwangsläufig Bekanntes und Unbekanntes Risiken, die dazu führen können, dass die tatsächlichen Leistungen und Ergebnisse in zukünftigen Zeiträumen erheblich von den Prognosen abweichen hierin ausgedrückt oder impliziert. Avalanche übernimmt keine Verpflichtung, zukunftsgerichtete Aussagen zu aktualisieren. Obwohl Bei zukunftsgerichteten Aussagen handelt es sich um unsere bestmöglichen Vorhersagen zum Zeitpunkt ihrer Äußerung. Wir können nicht garantieren, dass dies der Fall ist werden sich als korrekt erweisen, da tatsächliche Ergebnisse und zukünftige Ereignisse erheblich abweichen können. Der Leser wird davor gewarnt sich unangemessen auf zukunftsgerichtete Aussagen zu verlassen.2 Kevin Sekniqi, Daniel Laine, Stephen Buttolph und Emin Gün Sirer Das übergeordnete Ziel von Avalanche ist die Bereitstellung einer einheitlichen Plattform für die Erstellung, Übertragung und den Handel von 20 digitale Vermögenswerte. Konstruktionsbedingt besitzt Avalanche die folgenden Eigenschaften: Skalierbar Avalanche ist auf enorme Skalierbarkeit, Robustheit und Effizienz ausgelegt. Die zentrale Konsensmaschine ist in der Lage, ein globales Netzwerk von potenziell Hunderten Millionen mit dem Internet verbundenen Geräten mit geringer und hoher Leistung zu unterstützen, die nahtlos, mit geringen Latenzen und sehr hohen Transaktionen pro Sekunde funktionieren. 25 Secure Avalanche ist auf Robustheit und hohe Sicherheit ausgelegt. Klassische Konsensprotokolle sind Entwickelt, um bis zu f-Angreifern standzuhalten und vollständig zu versagen, wenn sie einem Angreifer der Größe f + 1 gegenüberstehen oder größer, und der Nakamoto-Konsens bietet keine Sicherheit, wenn 51 % der Bergleute Byzantiner sind. Im Gegensatz dazu Avalanche bietet eine sehr starke Sicherheitsgarantie, wenn der Angreifer einen bestimmten Schwellenwert unterschreitet kann vom Systemdesigner parametrisiert werden und sorgt für eine sanfte Verschlechterung, wenn der Angreifer die Grenze überschreitet 30 dieser Schwelle. Es kann Sicherheitsgarantien (jedoch keine Lebendigkeitsgarantien) aufrechterhalten, selbst wenn der Angreifer 51 % überschreitet. Es ist das erste erlaubnislose System, das derart starke Sicherheitsgarantien bietet. Dezentralisiert Avalanche soll eine beispiellose Dezentralisierung ermöglichen. Dies impliziert eine Verpflichtung auf mehrere Client-Implementierungen und keine zentralisierte Kontrolle jeglicher Art. Das Ökosystem ist darauf ausgelegt, zu vermeiden Trennungen zwischen Benutzerklassen mit unterschiedlichen Interessen. Entscheidend ist, dass es keinen Unterschied zwischen Bergleuten gibt, 35 Entwickler und Benutzer. Regierbares und demokratisches $AVAX ist eine äußerst integrative Plattform, die es jedem ermöglicht, sich mit ihr zu verbinden Vernetzen Sie sich und beteiligen Sie sich an der Validierung und aus erster Hand an der Governance. Jeder token-Inhaber kann abstimmen Auswahl wichtiger Finanzparameter und Entscheidung darüber, wie sich das System entwickelt. Interoperabel und flexibel Avalanche ist als universelle und flexible Infrastruktur für eine Vielzahl konzipiert 40 von blockchains/assets, wobei die Basis $AVAX zur Sicherheit und als Rechnungseinheit für den Umtausch verwendet wird. Die Das System soll wertneutral viele darauf aufbauende blockchains unterstützen. Die Plattform ist von Grund auf so konzipiert, dass es einfach ist, vorhandene blockchains darauf zu portieren, Salden zu importieren Unterstützung mehrerer Skriptsprachen und virtueller Maschinen sowie sinnvolle Unterstützung mehrerer Bereitstellungen Szenarien. 45 Gliederung Der Rest dieses Dokuments ist in vier Hauptabschnitte unterteilt. Abschnitt 2 beschreibt die Einzelheiten dazu Motor, der die Plattform antreibt. In Abschnitt 3 wird das Architekturmodell hinter der Plattform erörtert, einschließlich Subnetzwerke, virtuelle Maschinen, Bootstrapping, Mitgliedschaft und staking. Abschnitt 4 erläutert die Governance Modell, das dynamische Änderungen wichtiger wirtschaftlicher Parameter ermöglicht. Schließlich werden in Abschnitt 5 verschiedene untersucht Randthemen von Interesse, einschließlich potenzieller Optimierungen, Post-Quanten-Kryptographie und realistischer 50 Gegner.

Avalanche Plattform 30.06.2020 3 Namenskonvention Der Name der Plattform lautet Avalanche und wird üblicherweise als „der Avalanche“ bezeichnet. Plattform“ und ist austauschbar/synonym mit „dem Netzwerk Avalanche“ oder – einfach – Avalanche. Codebasen werden unter Verwendung von drei numerischen Kennungen mit der Bezeichnung „v.[0-9].[0-9].[0-100]“ veröffentlicht, wobei die Die erste Nummer identifiziert Hauptversionen, die zweite Nummer identifiziert Nebenversionen und die dritte Nummer 55 identifiziert Patches. Die erste öffentliche Veröffentlichung mit dem Codenamen Avalanche Borealis ist Version 1.0.0. Der Einheimische token der Plattform heißt „$AVAX“. Die von der Avalanche-Plattform verwendete Familie von Konsensprotokollen ist wird als Snow*-Familie bezeichnet. Es gibt drei konkrete Instanziierungen mit den Namen Avalanche, Snowman und Frostig.

مناقشة