Avalanche: Rangkaian Protokol Konsensus Baru

خلاصة

Avalanche المنصة 2020/06/30 كيفن سيكنيكي، ودانيال لين، وستيفن بوتولف، وأمين جون سيرير مجردة. تقدم هذه الورقة نظرة عامة معمارية على الإصدار الأول من منصة Avalanche، الاسم الرمزي Avalanche بورياليس. للحصول على تفاصيل حول اقتصاديات token الأصلي، المسمى $AVAX، نحن 5 قم بتوجيه القارئ إلى ورقة الديناميكيات token المصاحبة [2]. الإفصاح: المعلومات الموضحة في هذه الورقة أولية وقابلة للتغيير في أي وقت. علاوة على ذلك، قد تحتوي هذه الورقة على "بيانات تطلعية". التزام البوابة: 7497e4a4ba0a1ea2dc2a111bc6deefbf3023708e 1 مقدمة 10 تقدم هذه الورقة نظرة عامة معمارية على النظام الأساسي Avalanche. التركيز الرئيسي هو على المفاتيح الثلاثة مميزات المنصة: المحرك، النموذج المعماري، وآلية الإدارة. 1.1 Avalanche الأهداف والمبادئ Avalanche عبارة عن منصة blockchain عالية الأداء وقابلة للتطوير وقابلة للتخصيص وآمنة. ويستهدف ثلاثة حالات الاستخدام واسعة النطاق: 15 - إنشاء تطبيقات محددة blockchains، تمتد إلى المسموح به (الخاص) وغير المسموح به (العامة) عمليات النشر. - بناء وإطلاق تطبيقات لامركزية وقابلة للتطوير بشكل كبير (Dapps). - بناء أصول رقمية معقدة بشكل تعسفي مع قواعد ومواثيق وراكبين مخصصين (الأصول الذكية). 1 تتعلق البيانات التطلعية بشكل عام بالأحداث المستقبلية أو أدائنا المستقبلي. وهذا يشمل، ولكن ليس كذلك يقتصر على الأداء المتوقع لـ Avalanche؛ والتطور المتوقع لأعمالها ومشاريعها؛ التنفيذ ورؤيتها واستراتيجيتها للنمو؛ والانتهاء من المشاريع الجاري تنفيذها حاليًا أو قيد التطوير أو وإلا قيد النظر. تمثل البيانات التطلعية معتقدات وافتراضات إدارتنا فقط اعتبارا من تاريخ هذا العرض. هذه البيانات ليست ضمانات للأداء المستقبلي ولا مبرر لها ولا ينبغي الاعتماد عليهم. تتضمن مثل هذه البيانات التطلعية بالضرورة معلومات معروفة وغير معروفة المخاطر، والتي قد تتسبب في اختلاف الأداء الفعلي والنتائج في الفترات المستقبلية بشكل جوهري عن أي توقعات صريحة أو ضمنية هنا. Avalanche لا يتحمل أي التزام بتحديث البيانات التطلعية. على الرغم من إن البيانات التطلعية هي أفضل تنبؤاتنا في وقت إصدارها، وليس هناك ما يضمن أنها كذلك ستثبت دقتها، حيث قد تختلف النتائج الفعلية والأحداث المستقبلية بشكل جوهري. ويتم تحذير القارئ لا لوضع الاعتماد غير المبرر على البيانات التطلعية.

Abstrak

Avalanche Peron 30/06/2020 Kevin Sekniqi, Daniel Laine, Stephen Buttolph, dan Emin G¨un Sirer Abstrak. Makalah ini memberikan gambaran arsitektur rilis pertama platform Avalanche, dengan nama kode Avalanche Borealis. Untuk detail tentang perekonomian token asli, berlabel $AVAX, kami 5 membimbing pembaca ke makalah dinamika token yang menyertainya [2]. Pengungkapan: Informasi yang diuraikan dalam makalah ini bersifat awal dan dapat berubah sewaktu-waktu. Selain itu, makalah ini mungkin berisi “pernyataan berwawasan ke depan.”1 Komit Git: 7497e4a4ba0a1ea2dc2a111bc6deefbf3023708e 1 Pendahuluan 10 Makalah ini memberikan gambaran arsitektur platform Avalanche. Fokus utamanya ada pada tiga kunci tersebut pembeda platform: mesin, model arsitektur, dan mekanisme tata kelola. 1.1 Avalanche Tujuan dan Prinsip Avalanche adalah platform blockchain yang berkinerja tinggi, dapat diskalakan, dapat disesuaikan, dan aman. Ini menargetkan tiga kasus penggunaan yang luas: 15 – Membangun blockchain khusus aplikasi, mencakup izin (pribadi) dan tanpa izin (publik) penerapan. – Membangun dan meluncurkan aplikasi yang sangat skalabel dan terdesentralisasi (Dapps). – Membangun aset digital yang kompleks secara sewenang-wenang dengan aturan khusus, perjanjian, dan pengendara (aset pintar). 1 Pernyataan berwawasan ke depan umumnya berhubungan dengan kejadian di masa depan atau kinerja kami di masa depan. Ini termasuk, namun tidak terbatas pada, proyeksi kinerja Avalanche; perkembangan bisnis dan proyek yang diharapkan; eksekusi mengenai visi dan strategi pertumbuhannya; dan penyelesaian proyek yang sedang berjalan, dalam pengembangan atau sebaliknya sedang dipertimbangkan. Pernyataan berwawasan ke depan mewakili keyakinan dan asumsi manajemen kami hanya pada tanggal presentasi ini. Pernyataan-pernyataan ini bukan merupakan jaminan kinerja di masa depan dan tidak semestinya ketergantungan tidak boleh ditempatkan pada mereka. Pernyataan-pernyataan berwawasan ke depan tersebut tentu saja melibatkan hal-hal yang diketahui dan tidak diketahui risiko, yang dapat menyebabkan kinerja aktual dan hasil pada periode mendatang berbeda secara material dari proyeksi tersurat maupun tersirat di sini. Avalanche tidak berkewajiban memperbarui pernyataan berwawasan ke depan. Meskipun pernyataan berwawasan ke depan adalah prediksi terbaik kami pada saat dibuat, tidak ada jaminan bahwa hal tersebut akan terjadi akan terbukti akurat, karena hasil aktual dan kejadian di masa depan dapat berbeda secara signifikan. Pembaca diperingatkan untuk tidak melakukannya untuk menempatkan ketergantungan yang tidak semestinya pada pernyataan berwawasan ke depan.

مقدمة

10 تقدم هذه الورقة نظرة عامة معمارية على النظام الأساسي Avalanche. التركيز الرئيسي هو على المفاتيح الثلاثة مميزات المنصة: المحرك، النموذج المعماري، و

Perkenalan

10 Makalah ini memberikan gambaran arsitektur platform Avalanche. Fokus utamanya ada pada tiga kunci tersebut pembeda platform: mesin, model arsitektur, dan

المحرك

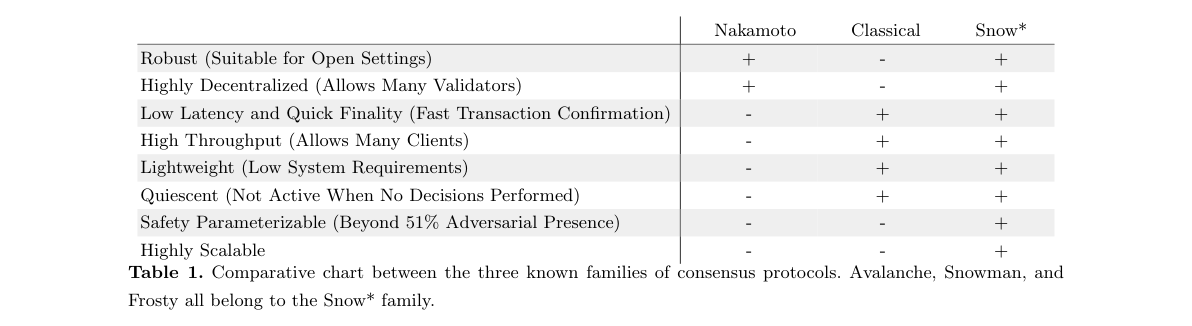

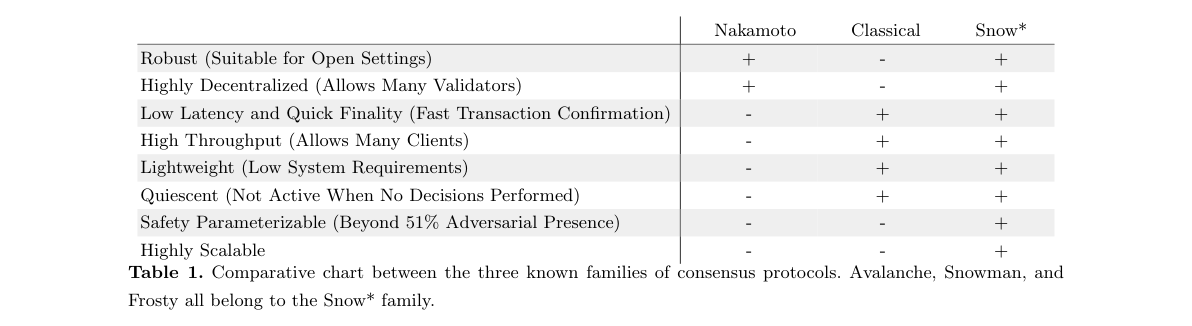

60 تبدأ مناقشة النظام الأساسي Avalanche بالمكون الأساسي الذي يشغل النظام الأساسي: محرك الإجماع. الخلفية: تتطلب المدفوعات الموزعة، والحسابات بشكل عام، الاتفاق بين المجموعة من الآلات. ولذلك، فإن بروتوكولات الإجماع، التي تمكن مجموعة من العقد من التوصل إلى اتفاق، تكمن في قلب blockchains، بالإضافة إلى كل نظام توزيع صناعي واسع النطاق تقريبًا. الموضوع 65 لقد خضعت لتدقيق واسع النطاق لما يقرب من خمسة عقود، ولم يسفر هذا الجهد، حتى الآن، إلا عن عائلتين فقط البروتوكولات: بروتوكولات الإجماع الكلاسيكية، التي تعتمد على التواصل الشامل، وإجماع ناكاموتو، والذي يعتمد على تعدين proof-of-work مقترنًا بقاعدة السلسلة الأطول. بينما بروتوكولات الإجماع الكلاسيكية يمكن أن يكون لها زمن وصول منخفض وإنتاجية عالية، إلا أنها لا تتسع لأعداد كبيرة من المشاركين، كما أنها ليست كذلك قوية في ظل وجود تغييرات في العضوية، مما أدى إلى إنزالها في الغالب إلى المسموح بها، في الغالب 70 عمليات النشر الثابتة. من ناحية أخرى، تعتبر بروتوكولات إجماع ناكاموتو [5، 7، 4] قوية، ولكنها تعاني من زمن استجابة مرتفع للتأكيد، وإنتاجية منخفضة، وتتطلب إنفاقًا ثابتًا للطاقة من أجل أمنها. تجمع مجموعة بروتوكولات Snow، التي قدمها Avalanche، بين أفضل خصائص بروتوكولات الإجماع الكلاسيكية مع أفضل إجماع ناكاموتو. استنادا إلى آلية أخذ العينات شبكة خفيفة الوزن، إنهم يحققون زمن وصول منخفضًا وإنتاجية عالية دون الحاجة إلى الاتفاق على العضوية الدقيقة لـ 75 نظام. إنهم يتسعون بشكل جيد من الآلاف إلى الملايين من المشاركين بمشاركة مباشرة في بروتوكول الإجماع. علاوة على ذلك، لا تستفيد البروتوكولات من تعدين إثبات العمل (PoW)، وبالتالي تتجنب تكلفته الباهظة استهلاك الطاقة والتسرب اللاحق للقيمة في النظام البيئي، مما ينتج عنه وزن خفيف وخضراء وهادئ البروتوكولات. الآلية والخصائص تعمل بروتوكولات Snow من خلال أخذ عينات متكررة من الشبكة. كل عقدة 80 يستطلع آراء مجموعة صغيرة ذات حجم ثابت ويتم اختيارها عشوائيًا من الجيران، ويغير اقتراحه إذا كانت الأغلبية العظمى يدعم قيمة مختلفة. يتم تكرار العينات حتى يتم الوصول إلى التقارب، وهو ما يحدث بسرعة العمليات العادية. نوضح آلية العمل من خلال مثال ملموس. أولاً، يتم إنشاء المعاملة بواسطة مستخدم وإرساله إلى عقدة التحقق، وهي عقدة تشارك في إجراء الإجماع. إنه إذن 85 يتم نشرها إلى العقد الأخرى في الشبكة عبر النميمة. ماذا يحدث إذا أصدر هذا المستخدم أيضًا رسالة متضاربة4 كيفن سيكنيكي، ودانيال لين، وستيفن بوتولف، وأمين جون سيرير معاملة، أي إنفاق مزدوج؟ للاختيار من بين المعاملات المتعارضة ومنع الإنفاق المزدوج، تقوم كل عقدة بشكل عشوائي باختيار مجموعة فرعية صغيرة من العقد والاستعلام عن أي من المعاملات المتضاربة العقد التي تم الاستعلام عنها هي التي تعتقد أنها صالحة. إذا تلقت عقدة الاستعلام استجابة الأغلبية العظمى لصالحها لمعاملة واحدة، تقوم العقدة بتغيير استجابتها لتلك المعاملة. كل عقدة في الشبكة 90 يكرر هذا الإجراء حتى تتوصل الشبكة بأكملها إلى توافق في الآراء بشأن إحدى المعاملات المتعارضة. من المثير للدهشة، أنه على الرغم من أن الآلية الأساسية للتشغيل بسيطة للغاية، إلا أن هذه البروتوكولات تؤدي إلى درجة عالية من الدقة ديناميكيات النظام المرغوبة التي تجعلها مناسبة للنشر على نطاق واسع. - غير مسموح به، ومفتوح للتغيير، وقوي. يستخدم أحدث عدد من مشاريع blockchain الكلاسيكية بروتوكولات الإجماع وبالتالي تتطلب المعرفة الكاملة بالعضوية. معرفة المجموعة الكاملة لـ par95 يكون المشاركون بسيطين بدرجة كافية في الأنظمة المغلقة والمرخصة، لكنهم يصبحون أكثر صعوبة في الأنظمة المفتوحة، الشبكات اللامركزية. يفرض هذا القيد مخاطر أمنية عالية على الموظفين الحاليين مثل هذه البروتوكولات. وفي المقابل، تحافظ بروتوكولات Snow على ضمانات أمان عالية حتى عند وجود تناقضات محددة جيدًا بين طرق عرض الشبكة لأي عقدتين. المصادقون على بروتوكولات Snow التمتع بالقدرة على التحقق دون المعرفة المستمرة بالعضوية الكاملة. ولذلك فهي قوية 100 ومناسب جدًا للعامة blockchains. - قابلة للتطوير ولا مركزية. الميزة الأساسية لعائلة Snow هي قدرتها على التوسع دون تكبد الصفقات الأساسية. يمكن لبروتوكولات Snow التوسع إلى عشرات الآلاف أو الملايين من العقد، دون التفويض إلى مجموعات فرعية من validators. تتمتع هذه البروتوكولات بأفضل نظام لامركزي في فئته، مما يسمح بذلك كل عقدة للتحقق من صحتها بشكل كامل. إن المشاركة المستمرة المباشرة لها آثار عميقة على الأمن 105 من النظام. في كل بروتوكول proof-of-stake تقريبًا الذي يحاول التوسع إلى مجموعة كبيرة من المشاركين، الوضع النموذجي للتشغيل هو تمكين التوسع عن طريق تفويض التحقق من الصحة إلى لجنة فرعية. وبطبيعة الحال، فإن هذا يعني أن أمان النظام أصبح الآن على وجه التحديد مرتفعًا مثل تكلفة الفساد في النظام اللجنة الفرعية. علاوة على ذلك، تخضع اللجان الفرعية لتشكيل الكارتلات. في البروتوكولات من نوع Snow، لا يعد مثل هذا التفويض ضروريًا، مما يسمح لكل مشغل عقدة بالحصول على أول 110 ومن ناحية القول في النظام، في جميع الأوقات. يحاول تصميم آخر، يُشار إليه عادةً بتقسيم الحالة لتوفير قابلية التوسع من خلال موازنة تسلسل المعاملات مع شبكات مستقلة من validators. ولسوء الحظ، فإن مستوى أمان النظام في مثل هذا التصميم يصبح مرتفعًا بقدر سهولة النظام القابل للفساد شظية مستقلة. لذلك، لا تعد انتخابات اللجان الفرعية ولا تقسيمها من استراتيجيات القياس المناسبة لمنصات التشفير. 115 - التكيف. على عكس الأنظمة الأخرى المعتمدة على التصويت، تحقق بروتوكولات Snow أداءً أعلى عند الخصم صغير الحجم، ولكنه يتمتع بقدر كبير من المرونة في مواجهة الهجمات الكبيرة. - آمن بشكل غير متزامن. لا تتطلب بروتوكولات Snow، على عكس بروتوكولات السلسلة الأطول، التزامن تعمل بأمان، وبالتالي تمنع الإنفاق المزدوج حتى في مواجهة أقسام الشبكة. في Bitcoin، على سبيل المثال، إذا تم انتهاك افتراض التزامن، فمن الممكن العمل على تفرعات مستقلة من 120 Bitcoin الشبكة لفترات طويلة من الزمن، الأمر الذي من شأنه أن يبطل أي معاملات بمجرد الشوك شفاء. – الكمون المنخفض. معظم blockchains اليوم غير قادرة على دعم تطبيقات الأعمال، مثل التداول أو التطبيقات اليومية مدفوعات التجزئة. ومن غير العملي ببساطة الانتظار دقائق، أو حتى ساعات، لتأكيد المعاملات. ولذلك، فإن إحدى أهم خصائص بروتوكولات الإجماع، والتي يتم التغاضي عنها بشدة، هي 125 الوقت حتى النهاية. تصل بروتوكولات Snow إلى النهاية عادةً خلال أقل من ثانية واحدة، وهو أقل بكثير من كلا من البروتوكولات ذات السلسلة الأطول والبروتوكولات المجزأة blockchain، وكلاهما عادةً ما يمتد إلى النهاية لمسألة ما من الدقائق.Avalanche المنصة 2020/06/30 5 – إنتاجية عالية. تصل بروتوكولات Snow، التي يمكنها بناء سلسلة خطية أو DAG، إلى آلاف المعاملات في الثانية (5000+ tps)، مع الحفاظ على اللامركزية الكاملة. حلول blockchain الجديدة التي تطالب 130 عادةً ما يتاجر TPS المرتفع باللامركزية والأمن ويختار المزيد من المركزية وغير الآمنة آليات الإجماع. تقوم بعض المشاريع بالإبلاغ عن أرقام من إعدادات يتم التحكم فيها بشكل كبير، وبالتالي يتم الإبلاغ بشكل خاطئ نتائج الأداء الحقيقية. الأرقام المبلغ عنها لـ $AVAX مأخوذة مباشرةً من شبكة Avalanche حقيقية ومُنفذة بالكامل وتعمل على 2000 عقدة على AWS، وموزعة جغرافيًا في جميع أنحاء العالم على النطاقات المنخفضة آلات. يمكن تحقيق نتائج أداء أعلى (10000+) من خلال افتراض عرض نطاق ترددي أعلى 135 توفير لكل عقدة وأجهزة مخصصة للتحقق من التوقيع. وأخيرا نلاحظ أن المقاييس المذكورة أعلاه موجودة في الطبقة الأساسية. تعمل حلول قياس الطبقة الثانية على زيادة هذه النتائج على الفور إلى حد كبير. الرسوم البيانية المقارنة للإجماع يصف الجدول 1 الاختلافات بين العائلات الثلاث المعروفة من بروتوكولات الإجماع من خلال مجموعة من 8 محاور حاسمة. 140 ناكاموتو الكلاسيكية ثلج قوية (مناسبة للإعدادات المفتوحة) + - + لامركزية للغاية (تسمح بالعديد من المصادقين) + - + زمن وصول منخفض وإنهاء سريع (تأكيد سريع للمعاملة) - + + إنتاجية عالية (يسمح للعديد من العملاء) - + + خفيف الوزن (متطلبات النظام منخفضة) - + + هادئ (غير نشط عند عدم تنفيذ أي قرارات) - + + معايير السلامة (ما يتجاوز 51% من التواجد العدائي) - - + قابلة للتطوير بدرجة كبيرة - - + الجدول 1. رسم بياني مقارن بين العائلات الثلاث المعروفة لبروتوكولات الإجماع. Avalanche، رجل الثلج، و ينتمي Frosty جميعًا إلى عائلة Snow.

Mesin

60 Pembahasan platform Avalanche dimulai dengan komponen inti yang menggerakkan platform: the mesin konsensus. Latar Belakang Pembayaran yang terdistribusi dan – yang lebih umum – perhitungan, memerlukan kesepakatan antar kelompok mesin. Oleh karena itu, protokol konsensus, yang memungkinkan sekelompok node untuk mencapai kesepakatan, terletak pada jantung dari blockchains, serta hampir setiap sistem terdistribusi industri skala besar yang diterapkan. Topiknya 65 telah mendapat pengawasan ketat selama hampir lima dekade, dan upaya tersebut, hingga saat ini, hanya menghasilkan dua keluarga protokol: protokol konsensus klasik, yang mengandalkan komunikasi semua-ke-semua, dan konsensus Nakamoto, yang mengandalkan penambangan proof-of-work ditambah dengan aturan rantai terpanjang. Sedangkan protokol konsensus klasik dapat memiliki latensi rendah dan throughput tinggi, namun tidak dapat menskalakan peserta dalam jumlah besar, juga tidak kuat dengan adanya perubahan keanggotaan, yang sebagian besar telah menurunkan status mereka menjadi yang diberi izin 70 penerapan statis. Protokol konsensus Nakamoto [5, 7, 4], di sisi lain, kuat, namun mengalami hambatan. latensi konfirmasi yang tinggi, throughput yang rendah, dan memerlukan pengeluaran energi yang konstan untuk keamanannya. Rangkaian protokol Snow, yang diperkenalkan oleh Avalanche, menggabungkan properti terbaik dari protokol konsensus klasik dengan konsensus Nakamoto yang terbaik. Berdasarkan mekanisme pengambilan sampel jaringan yang ringan, mereka mencapai latensi rendah dan throughput tinggi tanpa perlu menyepakati keanggotaan yang tepat 75 sistem. Mereka mencakup ribuan hingga jutaan peserta yang berpartisipasi langsung dalam protokol konsensus. Selain itu, protokol ini tidak menggunakan penambangan PoW, sehingga menghindari penambangan yang terlalu mahal pengeluaran energi dan kebocoran nilai selanjutnya dalam ekosistem, menghasilkan energi yang ringan, ramah lingkungan, dan tidak bersuara protokol. Mekanisme dan Properti Protokol Snow beroperasi dengan pengambilan sampel jaringan secara berulang. Setiap simpul 80 melakukan jajak pendapat terhadap sekelompok tetangga yang kecil, berukuran konstan, dan dipilih secara acak, dan mengubah proposalnya menjadi mayoritas super mendukung nilai yang berbeda. Sampel diulang sampai konvergensi tercapai, yang terjadi dengan cepat operasi normal. Kami menjelaskan mekanisme operasi melalui contoh nyata. Pertama, transaksi dibuat oleh pengguna dan dikirim ke node validasi, yaitu node yang berpartisipasi dalam prosedur konsensus. Saat itulah 85 disebarkan ke node lain dalam jaringan melalui gosip. Apa yang terjadi jika pengguna tersebut juga mengeluarkan konflik4 Kevin Sekniqi, Daniel Laine, Stephen Buttolph, dan Emin G¨un Sirer transaksi, yaitu pembelanjaan ganda? Untuk memilih di antara transaksi yang bertentangan dan mencegah pembelanjaan ganda, setiap node secara acak memilih sebagian kecil node dan menanyakan transaksi mana yang bertentangan. node yang ditanyai menganggapnya valid. Jika node yang melakukan kueri menerima respons mayoritas super yang mendukung dari satu transaksi, maka node mengubah responnya sendiri terhadap transaksi tersebut. Setiap node dalam jaringan 90 mengulangi prosedur ini sampai seluruh jaringan mencapai konsensus mengenai salah satu transaksi yang bertentangan. Anehnya, meskipun mekanisme inti operasinya cukup sederhana, protokol-protokol ini menghasilkan hasil yang sangat tinggi dinamika sistem yang diinginkan sehingga cocok untuk penerapan skala besar. – Tanpa Izin, Terbuka untuk Churn, dan Kuat. Banyak proyek blockchain terbaru menggunakan gaya klasik protokol konsensus dan oleh karena itu memerlukan pengetahuan keanggotaan penuh. Mengetahui keseluruhan set par95 peserta cukup sederhana dalam sistem tertutup dan berizin, namun menjadi semakin sulit dalam sistem terbuka, jaringan terdesentralisasi. Keterbatasan ini menimbulkan risiko keamanan yang tinggi bagi karyawan yang sudah ada protokol seperti itu. Sebaliknya, protokol Snow mempertahankan jaminan keamanan yang tinggi bahkan ketika terdapat perbedaan yang terkuantifikasi dengan baik antara tampilan jaringan dari dua node mana pun. Validator protokol Snow nikmati kemampuan untuk memvalidasi tanpa pengetahuan keanggotaan penuh yang berkelanjutan. Oleh karena itu, mereka kuat 100 dan sangat cocok untuk blockchain umum. – Dapat Diskalakan dan Terdesentralisasi Fitur inti dari keluarga Snow adalah kemampuannya untuk melakukan penskalaan tanpa menimbulkan biaya pengorbanan mendasar. Protokol salju dapat diskalakan hingga puluhan ribu atau jutaan node, tanpa delegasi ke subkumpulan validators. Protokol-protokol ini menikmati desentralisasi sistem terbaik di kelasnya, sehingga memungkinkan setiap node untuk memvalidasi sepenuhnya. Partisipasi langsung yang berkelanjutan mempunyai implikasi yang mendalam terhadap keamanan 105 dari sistem. Di hampir setiap protokol proof-of-stake yang mencoba menskalakan ke kumpulan peserta yang besar, mode operasi umumnya adalah mengaktifkan penskalaan dengan mendelegasikan validasi ke subkomite. Tentu saja, hal ini menyiratkan bahwa keamanan sistem kini sama tingginya dengan kerugian akibat korupsi subkomite. Subkomite selanjutnya tunduk pada pembentukan kartel. Dalam protokol tipe Snow, delegasi seperti itu tidak diperlukan, sehingga setiap operator node dapat memiliki 110 node pertama. ucapan tangan dalam sistem, setiap saat. Desain lain, biasanya disebut sebagai state sharding, merupakan upaya untuk memberikan skalabilitas dengan memparalelkan serialisasi transaksi ke jaringan independen validators. Sayangnya, keamanan sistem dalam desain seperti itu hanya setinggi yang paling mudah dirusak pecahan independen. Oleh karena itu, baik pemilihan subkomite maupun sharding bukanlah strategi penskalaan yang cocok untuk platform kripto. 115 – Adaptif. Tidak seperti sistem berbasis pemungutan suara lainnya, protokol Snow mencapai kinerja yang lebih tinggi ketika musuhnya kecil, namun sangat tangguh menghadapi serangan besar. – Aman secara Asinkron. Protokol Snow, tidak seperti protokol rantai terpanjang, tidak memerlukan sinkronisitas beroperasi dengan aman, dan oleh karena itu mencegah pembelanjaan ganda bahkan saat menghadapi partisi jaringan. Dalam Bitcoin, misalnya, jika asumsi sinkronisitas dilanggar, maka dimungkinkan untuk beroperasi pada fork independen 120 Bitcoin jaringan untuk jangka waktu yang lama, yang akan membatalkan transaksi apa pun setelah fork menyembuhkan. – Latensi Rendah. Kebanyakan blockchain saat ini tidak dapat mendukung aplikasi bisnis, seperti perdagangan atau harian pembayaran ritel. Tidak mungkin menunggu beberapa menit, atau bahkan berjam-jam, untuk konfirmasi transaksi. Oleh karena itu, salah satu sifat protokol konsensus yang paling penting namun sering diabaikan adalah 125 waktu menuju finalitas. Protokol Snow biasanya mencapai finalitas dalam waktu ≤1 detik, yang jauh lebih rendah daripada protokol Snow. baik protokol rantai terpanjang maupun blockchain yang dipecah, keduanya biasanya mencakup finalitas suatu masalah menit.Avalanche Platform 2020/06/30 5 – Throughput Tinggi. Protokol Snow, yang dapat membangun rantai linier atau DAG, mencapai ribuan transaksi per detik (5000+ tps), dengan tetap mempertahankan desentralisasi penuh. Solusi blockchain baru yang diklaim 130 TPS yang tinggi biasanya mengorbankan desentralisasi dan keamanan dan memilih sistem yang lebih tersentralisasi dan tidak aman. mekanisme konsensus. Beberapa proyek melaporkan angka-angka dari pengaturan yang sangat terkontrol, sehingga terjadi kesalahan pelaporan hasil kinerja sebenarnya. Angka-angka yang dilaporkan untuk $AVAX diambil langsung dari jaringan Avalanche yang nyata dan diterapkan sepenuhnya yang berjalan pada 2000 node di AWS, didistribusikan secara geografis ke seluruh dunia pada jaringan low-end mesin. Hasil kinerja yang lebih tinggi (10.000+) dapat dicapai dengan mengasumsikan bandwidth yang lebih tinggi 135 penyediaan untuk setiap node dan perangkat keras khusus untuk verifikasi tanda tangan. Akhirnya, kami mencatat bahwa metrik yang disebutkan di atas berada di lapisan dasar. Solusi penskalaan lapisan-2 segera meningkatkan hasil ini secara signifikan. Bagan Perbandingan Konsensus Tabel 1 menjelaskan perbedaan antara tiga keluarga yang diketahui protokol konsensus melalui serangkaian 8 sumbu kritis. 140 Nakamoto Klasik Salju Kuat (Cocok untuk Pengaturan Terbuka) + - + Sangat Terdesentralisasi (Memungkinkan Banyak Validator) + - + Latensi Rendah dan Finalitas Cepat (Konfirmasi Transaksi Cepat) - + + Throughput Tinggi (Memungkinkan Banyak Klien) - + + Ringan (Persyaratan Sistem Rendah) - + + Diam (Tidak Aktif Bila Tidak Ada Keputusan yang Dilakukan) - + + Keamanan Dapat Diparameterisasi (Melampaui 51% Kehadiran Musuh) - - + Sangat Skalabel - - + Tabel 1. Bagan perbandingan antara tiga kelompok protokol konsensus yang diketahui. Avalanche, Manusia Salju, dan Frosty semuanya milik keluarga Snow*.

نظرة عامة على المنصة

في هذا القسم، نقدم نظرة عامة معمارية للمنصة ونناقش طرق التنفيذ المختلفة التفاصيل. يفصل النظام الأساسي Avalanche بشكل واضح بين ثلاثة اهتمامات: السلاسل (والأصول المبنية في الأعلى)، والتنفيذ البيئات والنشر. 3.1 الهندسة المعمارية 145 الشبكات الفرعية الشبكة الفرعية، أو الشبكة الفرعية، هي مجموعة ديناميكية من validators تعمل معًا لتحقيق الإجماع على حالة مجموعة من blockchains. يتم التحقق من صحة كل blockchain بواسطة شبكة فرعية واحدة، ويمكن للشبكة الفرعية التحقق من صحتها العديد من blockchains بشكل تعسفي. قد يكون validator عضوًا في العديد من الشبكات الفرعية بشكل عشوائي. شبكة فرعية تقرر من يجوز له الدخول إليه، وقد يطلب أن يكون لمكوناته validator خصائص معينة. Avalanche يدعم النظام الأساسي إنشاء وتشغيل العديد من الشبكات الفرعية بشكل تعسفي. من أجل إنشاء شبكة فرعية جديدة 150 أو للانضمام إلى شبكة فرعية، يجب على المرء دفع رسوم مقومة بالدولار AVAX.

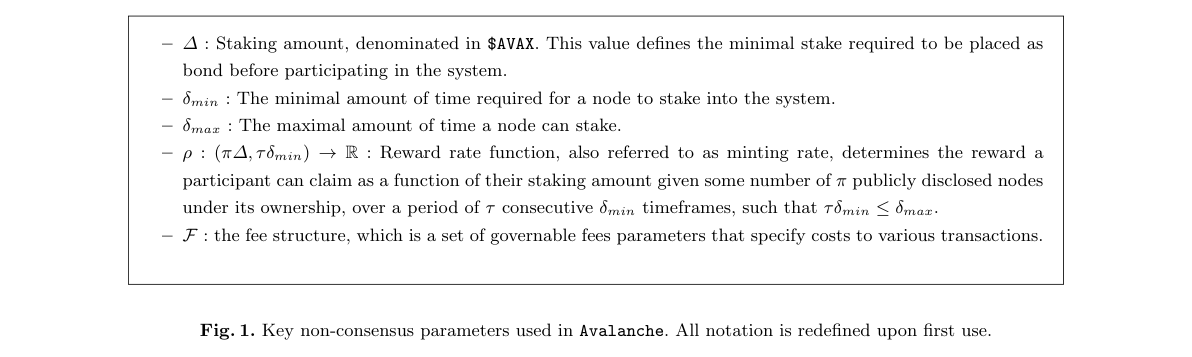

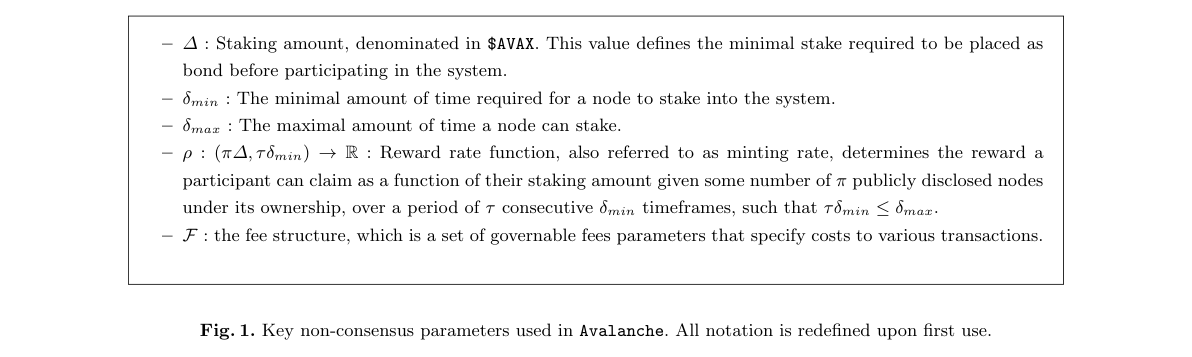

6 كيفن سيكنيكي، ودانيال لين، وستيفن بوتولف، وأمين جون سيرير يقدم نموذج الشبكة الفرعية عددًا من المزايا: - إذا كان validator لا يهتم بـ blockchains في شبكة فرعية معينة، فلن ينضم ببساطة إلى تلك الشبكة الفرعية. يؤدي هذا إلى تقليل حركة مرور الشبكة، بالإضافة إلى الموارد الحسابية المطلوبة لـ validators. هذا في على النقيض من مشاريع blockchain الأخرى، حيث يجب على كل validator التحقق من صحة كل معاملة، حتى 155 أولئك الذين لا يهتمون بهم. – بما أن الشبكات الفرعية هي التي تقرر من يمكنه الدخول إليها، فيمكن إنشاء شبكات فرعية خاصة. وهذا يعني أن كل blockchain في يتم التحقق من صحة الشبكة الفرعية فقط من خلال مجموعة من validators الموثوق بها. - يمكن للمرء إنشاء شبكة فرعية حيث يكون لكل validator خصائص معينة. على سبيل المثال، يمكن للمرء إنشاء شبكة فرعية حيث يقع كل validator في ولاية قضائية معينة، أو حيث يكون كل validator مرتبطًا ببعض 160 عقد في العالم الحقيقي. قد يكون هذا مفيدًا لأسباب تتعلق بالامتثال. توجد شبكة فرعية خاصة واحدة تسمى الشبكة الفرعية الافتراضية. تم التحقق من صحته من قبل كافة validators. (أي بالترتيب للتحقق من صحة أي شبكة فرعية، يجب أيضًا التحقق من صحة الشبكة الفرعية الافتراضية.) تقوم الشبكة الفرعية الافتراضية بالتحقق من صحة مجموعة من blockchains المحددة مسبقًا، بما في ذلك blockchain حيث يوجد AVAX $ ويتم تداوله. الأجهزة الافتراضية كل blockchain هو مثيل للجهاز الظاهري (VM.) VM هو مخطط لـ 165 blockchain، يشبه إلى حد كبير الفصل الدراسي عبارة عن مخطط لكائن في لغة برمجة موجهة للكائنات. ال يتم تحديد واجهة وحالة وسلوك blockchain بواسطة الجهاز الظاهري الذي يقوم blockchain بتشغيله. ما يلي يتم تعريف خصائص blockchain وغيرها بواسطة VM: – محتويات الكتلة – انتقال الحالة الذي يحدث عند قبول الكتلة 170 – واجهات برمجة التطبيقات التي تم الكشف عنها بواسطة blockchain ونقاط النهاية الخاصة بها - البيانات التي استمرت على القرص نقول أن blockchain "يستخدم" أو "يشغل" جهازًا افتراضيًا محددًا. عند إنشاء blockchain، يتم تحديد VM يتم تشغيله، بالإضافة إلى حالة نشأة blockchain. يمكن إنشاء blockchain جديد باستخدام موجود مسبقًا يمكن لـ VM أو المطور ترميز رمز جديد. يمكن أن يكون هناك العديد من blockchains التي تقوم بتشغيل نفس الجهاز الافتراضي بشكل عشوائي. 175 كل blockchain، حتى أولئك الذين يقومون بتشغيل نفس الجهاز الافتراضي، يكونون مستقلين منطقيًا عن الآخرين ويحافظون على مكانتهم الدولة الخاصة. 3.2 التمهيد الخطوة الأولى للمشاركة في Avalanche هي التمهيد. تتم العملية على ثلاث مراحل: الاتصال لوضع نقاط الارتكاز واكتشاف الشبكات والحالة، وأن تصبح validator. 180 Seed Anchors أي نظام متصل بالشبكة من أقرانه يعمل بدون تصريح (أي مشفر) تتطلب مجموعة الهويات بعض الآليات لاكتشاف الأقران. في شبكات مشاركة الملفات من نظير إلى نظير، توجد مجموعة من يتم استخدام أجهزة التتبع. في شبكات التشفير، تتمثل الآلية النموذجية في استخدام العقد الأولية لنظام أسماء النطاقات (والتي نشير إليهاAvalanche المنصة 2020/06/30 7 إلى كمثبتات أولية)، والتي تشتمل على مجموعة من عناوين IP الأولية المحددة جيدًا والتي يمكن من خلالها للأعضاء الآخرين يمكن اكتشاف الشبكة. يتمثل دور عقد DNS الأولية في توفير معلومات مفيدة حول المجموعة 185 من المشاركين النشطين في النظام. يتم استخدام نفس الآلية في Bitcoin الأساسية [1]، حيث يحتوي ملف src/chainparams.cpp للكود المصدري على قائمة بالعقد الأولية المشفرة. الفرق بين BTC وAvalanche هو أن BTC تتطلب عقدة DNS أساسية واحدة صحيحة فقط، بينما يتطلب Avalanche عقدة بسيطة غالبية المراسي لتكون صحيحة. على سبيل المثال، قد يختار مستخدم جديد تشغيل عرض الشبكة من خلال مجموعة من البورصات الراسخة وذات السمعة الطيبة، والتي لا يمكن الثقة في أي منها بشكل فردي. 190 ومع ذلك، نلاحظ أن مجموعة عقد التمهيد لا تحتاج إلى أن تكون ثابتة أو ثابتة، ويمكن أن تكون المقدمة من قبل المستخدم، على الرغم من سهولة الاستخدام، قد يوفر العملاء إعدادًا افتراضيًا يتضمن اقتصاديًا جهات فاعلة مهمة، مثل عمليات التبادل، التي يرغب العملاء في مشاركة رؤيتها للعالم. لا يوجد أي مانع لذلك تصبح مرساة بذرة، وبالتالي لا يمكن لمجموعة من مراسي البذور أن تحدد ما إذا كانت العقدة قد تدخل أم لا الشبكة، نظرًا لأن العقد يمكنها اكتشاف أحدث شبكة من Avalanche أقرانها عن طريق الارتباط بأي مجموعة من البذور 195 المراسي. اكتشاف الشبكة والحالة بمجرد الاتصال بالمثبتات الأولية، تستعلم العقدة عن أحدث مجموعة من تحولات الدولة. نحن نطلق على هذه المجموعة من تحولات الحالة الحدود المقبولة. لسلسلة، الحدود المقبولة هي آخر كتلة مقبولة. بالنسبة لـ DAG، الحدود المقبولة هي مجموعة القمم المقبولة، ولكن لديها لا يوجد أطفال مقبولين. بعد جمع الحدود المقبولة من مرتكزات البذور، تقوم الدولة بتحويل ذلك 200 يتم قبولها من قبل غالبية مراسي البذور ومن المقرر أن تكون مقبولة. ثم يتم استخراج الحالة الصحيحة عن طريق المزامنة مع العقد التي تم أخذ عينات منها. طالما أن هناك غالبية العقد الصحيحة في مرساة البذور تعيين، فيجب أن يتم وضع علامة على انتقالات الحالة المقبولة على أنها مقبولة بواسطة عقدة واحدة صحيحة على الأقل. تُستخدم عملية اكتشاف الحالة هذه أيضًا لاكتشاف الشبكة. مجموعة العضوية في الشبكة هي المحددة في السلسلة validator. لذلك، فإن المزامنة مع السلسلة validator تسمح للعقدة بالاكتشاف 205 المجموعة الحالية من validators. ستتم مناقشة سلسلة validator بشكل أكبر في القسم التالي. 3.3 سيبيل التحكم والعضوية توفر بروتوكولات الإجماع ضماناتها الأمنية على افتراض أن يصل إلى رقم العتبة من الممكن أن يكون أعضاء النظام متخاصمين. هجوم Sybil، حيث تقوم العقدة بإغراق الشبكة بتكلفة زهيدة مع هويات ضارة، يمكن أن يبطل هذه الضمانات بشكل تافه. في الأساس، لا يمكن إلا أن يكون مثل هذا الهجوم 210 تم ردعه من خلال التواجد التجاري مع إثبات وجود مورد يصعب تزويره [3]. لقد استكشفت الأنظمة السابقة الاستخدام من آليات الردع Sybil التي تمتد إلى proof-of-work (PoW)، proof-of-stake (PoS)، إثبات الوقت المنقضي (POET)، وإثبات المكان والزمان (PoST)، وإثبات السلطة (PoA). في جوهرها، تؤدي كل هذه الآليات وظيفة متطابقة: فهي تتطلب أن يكون لدى كل مشارك بعض "الجلد في اللعبة" في شكل بعض الالتزام الاقتصادي، والذي بدوره يوفر دخلاً اقتصاديًا 215 حاجز ضد سوء السلوك من قبل هذا المشارك. وكلها تنطوي على شكل من أشكال الحصة، سواء كانت بالشكل من منصات التعدين وhash الطاقة (PoW)، أو مساحة القرص (PoST)، أو الأجهزة الموثوقة (POET)، أو الهوية المعتمدة (برنامج العمل). تشكل هذه الحصة أساس التكلفة الاقتصادية التي يجب على المشاركين تحملها للحصول على صوت. ل على سبيل المثال، في Bitcoin، تتناسب القدرة على المساهمة بالكتل الصالحة بشكل مباشر مع قوة hash الخاصة بـ اقتراح المشارك. ولسوء الحظ، كان هناك أيضًا ارتباك كبير بين بروتوكولات الإجماع8 كيفن سيكنيكي، ودانيال لين، وستيفن بوتولف، وأمين جون سيرير مقابل آليات التحكم سيبيل. نلاحظ أن اختيار بروتوكولات الإجماع هو، في معظمه، متعامد مع اختيار آلية التحكم Sybil. هذا لا يعني أن آليات التحكم في سيبيل موجودة البدائل المنسدلة لبعضها البعض، نظرًا لأن اختيارًا معينًا قد يكون له آثار على الأساس ضمانات بروتوكول الإجماع. ومع ذلك، يمكن أن تقترن عائلة Snow* بالعديد من هذه العناصر المعروفة الآليات، دون تعديل كبير. 225 في نهاية المطاف، من أجل الأمن والتأكد من أن حوافز المشاركين تتماشى مع صالحهم الشبكة، $AVAX اختر PoS لآلية التحكم الأساسية في Sybil. بعض أشكال الحصة بطبيعتها مركزية: على سبيل المثال، يعتبر تصنيع منصات التعدين (PoW) مركزيًا بطبيعته في أيدي عدد قليل من الأشخاص الأشخاص الذين يتمتعون بالمعرفة المناسبة والقدرة على الوصول إلى العشرات من براءات الاختراع المطلوبة لـ VLSI التنافسية التصنيع. علاوة على ذلك، فإن تعدين إثبات العمل (PoW) يتسرب من قيمته بسبب الإعانات السنوية الكبيرة لعمال المناجم. وبالمثل، 230 مساحة القرص مملوكة بشكل كبير لمشغلي مراكز البيانات الكبيرة. علاوة على ذلك، جميع آليات التحكم في سيبيل التي تتراكم التكاليف الجارية، على سبيل المثال. تكاليف الكهرباء لـ hashing، وقيمة التسرب خارج النظام البيئي، ناهيك عن ذلك تدمير البيئة. وهذا بدوره يقلل من غلاف الجدوى لـ token، حيث يكون هناك تأثير سلبي قد يؤدي تحرك السعر خلال إطار زمني صغير إلى جعل النظام غير صالح للعمل. إثبات العمل يختار بطبيعته عمال المناجم الذين لديهم اتصالات لشراء الكهرباء الرخيصة، وهو ما لا علاقة له بقدرة عمال المناجم 235 لتسلسل المعاملات أو مساهماتها في النظام البيئي الشامل. ومن بين هذه الخيارات نختار proof-of-stake، لأنها خضراء ويمكن الوصول إليها ومفتوحة للجميع. ومع ذلك، نلاحظ أنه أثناء استخدام $AVAX PoS، تتيح شبكة Avalanche إمكانية إطلاق الشبكات الفرعية باستخدام PoW وPoS. يعد التوقيع المساحي آلية طبيعية للمشاركة في شبكة مفتوحة لأنها تمكن من تحقيق اقتصادي مباشر الحجة: إن احتمال نجاح الهجوم يتناسب طرديا مع التكلفة المالية المحددة جيدا 240 وظيفة. وبعبارة أخرى، فإن العقد المعنية لديها دوافع اقتصادية لعدم الانخراط في السلوك الذي قد يضر بقيمة حصتهم. بالإضافة إلى ذلك، لا تتحمل هذه الحصة أي تكاليف صيانة إضافية (أخرى ثم تكلفة الفرصة البديلة للاستثمار في أصل آخر)، ولها خاصية، على عكس معدات التعدين، يتم استهلاكها بالكامل إذا تم استخدامها في هجوم كارثي. بالنسبة لعمليات إثبات العمل، يمكن أن تكون معدات التعدين بسيطة إعادة استخدامها أو - إذا قرر المالك - بيعها بالكامل مرة أخرى إلى السوق. 245 يمكن للعقدة التي ترغب في الدخول إلى الشبكة أن تفعل ذلك بحرية عن طريق وضع وتد مثبت أولاً خلال مدة المشاركة في الشبكة. يحدد المستخدم مدة مبلغ الحصة. وبمجرد قبولها، لا يمكن إرجاع الحصة. الهدف الرئيسي هو التأكد من مشاركة العقد بشكل كبير نفس العرض المستقر في الغالب للشبكة. نتوقع تحديد الحد الأدنى من الوقت staking بترتيب أ أسبوع. 250 على عكس الأنظمة الأخرى التي تقترح أيضًا آلية إثبات الحصة (PoS)، فإن $AVAX لا يستخدم التقطيع، و لذلك يتم إرجاع كل الحصص عند انتهاء الفترة staking. وهذا يمنع السيناريوهات غير المرغوب فيها مثل فشل برنامج العميل أو الأجهزة مما يؤدي إلى فقدان العملات المعدنية. وهذا يتوافق مع فلسفتنا في التصميم بناء تكنولوجيا يمكن التنبؤ بها: tokens المراهنة ليست معرضة للخطر، حتى في وجود البرامج أو عيوب الأجهزة. 255 في Avalanche، تصدر العقدة التي ترغب في المشاركة معاملة حصة خاصة لسلسلة validator. تسمي معاملات الستاكينغ مبلغًا للرهان، ومفتاح staking للمشارك وهو staking، والمدة، والوقت الذي سيبدأ فيه التحقق من الصحة. بمجرد قبول المعاملة، سيتم قفل الأموال حتى نهاية الفترة staking. يتم تحديد الحد الأدنى المسموح به للمبلغ وتنفيذه من قبل النظام. الحصة المبلغ الذي وضعه المشارك له آثار على كل من مقدار التأثير الذي يمارسه المشارك في العمليةAvalanche المنصة 2020/06/30 9 عملية الإجماع، وكذلك المكافأة، كما سيتم مناقشته لاحقًا. يجب أن تتراوح المدة المحددة staking بين δmin و δmax، الحد الأدنى والحد الأقصى للأطر الزمنية التي يمكن قفل أي حصة فيها. كما هو الحال مع مبلغ staking، الفترة staking لها أيضًا آثار على المكافأة في النظام. فقدان أو سرقة لا يمكن أن يؤدي مفتاح staking إلى خسارة الأصول، حيث يتم استخدام المفتاح staking فقط في عملية الإجماع، وليس للأصل نقل. 265 3.4 العقود الذكية بالدولار AVAX عند الإطلاق، يدعم Avalanche smart contracts القياسي المستند إلى Solidity من خلال الجهاز الظاهري Ethereum (EVM). نحن نتصور أن النظام الأساسي سيدعم مجموعة أكثر ثراءً وقوة من smart contract الأدوات، بما في ذلك: - العقود الذكية مع التنفيذ خارج السلسلة والتحقق عبر السلسلة. 270 – العقود الذكية مع التنفيذ الموازي. أي smart contracts لا تعمل بنفس الحالة أي شبكة فرعية في Avalanche ستكون قادرة على التنفيذ بالتوازي. - صلابة محسنة تسمى Solidity++. ستدعم هذه اللغة الجديدة الإصدارات والرياضيات الآمنة وحساب النقاط الثابتة، ونظام الكتابة المحسّن، والتجميع إلى LLVM، والتنفيذ في الوقت المناسب. إذا كان المطور يحتاج إلى دعم EVM ولكنه يريد نشر smart contracts في شبكة فرعية خاصة، فإنه 275 يمكن أن تدور شبكة فرعية جديدة مباشرة. هذه هي الطريقة التي يقوم بها Avalanche بتمكين التقسيم الوظيفي المحدد الشبكات الفرعية. علاوة على ذلك، إذا كان المطور يحتاج إلى تفاعلات مع Ethereum الذكي المنتشر حاليًا العقود، يمكنهم التفاعل مع شبكة Athereum الفرعية، وهي عبارة عن ملعقة من Ethereum. وأخيرا، إذا كان المطور يتطلب بيئة تنفيذ مختلفة عن الجهاز الظاهري Ethereum، فقد يختارون النشر smart contract من خلال شبكة فرعية تطبق بيئة تنفيذ مختلفة، مثل DAML 280 أو واسم. يمكن للشبكات الفرعية أن تدعم ميزات إضافية تتجاوز سلوك الأجهزة الافتراضية. على سبيل المثال، يمكن للشبكات الفرعية فرض متطلبات الأداء لعقد validator الأكبر التي تحتوي على smart contracts لفترات زمنية أطول، أو validators التي تحمل حالة العقد بشكل خاص. 4 الحوكمة ورمز AVAX $ 4.1 رمز $AVAX الأصلي 285 السياسة النقدية إن الأصل token، $AVAX، له سقف للعرض، حيث تم تعيين الحد الأقصى على 720،000،000 tokens، مع 360,000,000 tokens متاحة عند إطلاق الشبكة الرئيسية. ومع ذلك، على عكس الإمدادات ذات الحد الأقصى الأخرى tokens التي الحفاظ على معدل سك العملة بشكل دائم، \(AVAX is designed to react to changing economic conditions. In particular, the objective of \) تتمثل السياسة النقدية لشركة AVAX في تحقيق التوازن بين حوافز المستخدمين للحصول على حصة في token مقابل استخدامه للتفاعل مع مجموعة متنوعة من الخدمات المتاحة على المنصة. المشاركون في المنصة 290 العمل بشكل جماعي كبنك احتياطي لامركزي. الروافع المتاحة على Avalanche هي staking المكافآت والرسوم، والإسقاط الجوي، وكلها تتأثر بمعايير يمكن التحكم فيها. يتم تحديد مكافآت الستاكينغ من خلال الحوكمة على السلسلة، وتحكمها وظيفة مصممة بحيث لا تتجاوز الحد الأقصى للعرض أبدًا. يمكن أن يحدث التوقيع المساحي عن طريق زيادة الرسوم أو زيادة مكافآت staking. ومن ناحية أخرى، يمكننا تحفيز المزيد من المشاركة مع خدمات منصة Avalanche عن طريق تخفيض الرسوم وتخفيض مكافأة staking.10 كيفن سيكنيكي، ودانيال لين، وستيفن بوتولف، وأمين جون سيرير الاستخدامات المدفوعات تعد المدفوعات اللامركزية الحقيقية من نظير إلى نظير إلى حد كبير حلمًا غير محقق للصناعة بسبب النقص الحالي في الأداء من قبل شاغلي الوظائف. يعد $AVAX قويًا وسهل الاستخدام مثل عمليات الدفع Visa، مما يسمح بآلاف المعاملات على مستوى العالم في كل ثانية، بطريقة لا مركزية وغير موثوقة تمامًا. علاوة على ذلك، بالنسبة للتجار في جميع أنحاء العالم، يوفر $AVAX عرضًا بقيمة مباشرة مقارنة بـ Visa، أي أقل 300 الرسوم. التخزين: تأمين النظام على منصة Avalanche، يتم التحكم في sybil عبر staking. بالترتيب للتحقق من الصحة، يجب على المشارك قفل العملات المعدنية أو الحصة. المدققون، الذين يشار إليهم أحيانًا باسم المحاسبين، هم يتم تعويضهم مقابل خدمات التحقق الخاصة بهم بناءً على staking المبلغ وstaking المدة، من بين أمور أخرى خصائص. يجب أن تقلل وظيفة التعويض المختارة من التباين، مما يضمن عدم قيام كبار المساهمين بذلك 305 بشكل غير متناسب الحصول على المزيد من التعويض. كما أن المشاركين لا يخضعون لأية عوامل "الحظ"، كما هو الحال في تعدين إثبات العمل (PoW). كما أن نظام المكافآت هذا لا يشجع أيضًا على تكوين مجموعات التعدين أو staking التي تمكنك حقًا المشاركة اللامركزية وغير الموثوقة في الشبكة. المقايضات الذرية إلى جانب توفير الأمان الأساسي للنظام، يعمل $AVAX token كوحدة عالمية من الصرف. من هناك، سيكون النظام الأساسي Avalanche قادرًا على دعم المقايضات الذرية غير الموثوقة محليًا على 310 النظام الأساسي الذي يتيح عمليات تبادل أصلية وغير مركزية لأي نوع من الأصول مباشرةً على Avalanche. 4.2 الحكم تعد الحوكمة أمرًا بالغ الأهمية لتطوير واعتماد أي نظام أساسي لأنه – كما هو الحال مع جميع الأنواع الأخرى الأنظمة – Avalanche ستواجه أيضًا التطور والتحديثات الطبيعية. يوفر $AVAX حوكمة على السلسلة للمعلمات الهامة للشبكة حيث يتمكن المشاركون من التصويت على التغييرات في الشبكة و 315 تسوية قرارات ترقية الشبكة بشكل ديمقراطي. يتضمن ذلك عوامل مثل الحد الأدنى للمبلغ staking، معدل سك العملة، فضلا عن المعايير الاقتصادية الأخرى. وهذا يمكّن النظام الأساسي من إجراء تحسين المعلمات الديناميكية بشكل فعال من خلال حشد من الناس oracle. ومع ذلك، على عكس بعض منصات الحوكمة الأخرى هناك، Avalanche لا يسمح بإجراء تغييرات غير محدودة على الجوانب التعسفية للنظام. بدلا من ذلك، فقط أ يمكن تعديل عدد محدد مسبقًا من المعلمات من خلال الإدارة، مما يجعل النظام أكثر قابلية للتنبؤ به 320 وزيادة السلامة. علاوة على ذلك، تخضع جميع المعلمات القابلة للحكم لقيود ضمن حدود زمنية محددة، إدخال التباطؤ، والتأكد من أن النظام يظل قابلاً للتنبؤ به على مدى فترات زمنية قصيرة. إن وجود عملية عملية لإيجاد قيم مقبولة عالميًا لمعلمات النظام أمر بالغ الأهمية للأنظمة اللامركزية التي لا يوجد بها أمناء. Avalanche يمكنه استخدام آلية الإجماع الخاصة به لبناء نظام يسمح بذلك يمكن لأي شخص أن يقترح معاملات خاصة هي في جوهرها استطلاعات رأي على مستوى النظام. يجوز لأي عقدة مشاركة 325 إصدار مثل هذه المقترحات. يعد معدل المكافأة الاسمية عاملاً مهمًا يؤثر على أي عملة، سواء كانت رقمية أو نقدية. ولسوء الحظ، فإن العملات المشفرة التي تعمل على إصلاح هذه المعلمة قد تواجه مشكلات مختلفة، بما في ذلك الانكماش أو التضخم. ولتحقيق هذه الغاية، يخضع معدل المكافأة الاسمية للحوكمة، ضمن حدود محددة مسبقًا. هذه سوف اسمح لحاملي token باختيار ما إذا كان $AVAX قد تم تحديده في النهاية أم لا، أو حتى انكماشي.Avalanche المنصة 2020/06/30 11 رسوم المعاملات، المشار إليها بالمجموعة F، تخضع أيضًا للحوكمة. F عبارة عن صف يصف الرسوم المرتبطة بالتعليمات والمعاملات المختلفة. وأخيراً staking مرات ومبالغ قابلة للحكم أيضًا. يتم تعريف قائمة هذه المعلمات في الشكل 1. – ∆: مبلغ الستاكينغ، المقوم بـ AVAX $. تحدد هذه القيمة الحد الأدنى من الحصة المطلوبة ليتم وضعها السندات قبل المشاركة في النظام. - δmin : الحد الأدنى من الوقت اللازم لمشاركة العقدة في النظام. - δmax : الحد الأقصى من الوقت الذي يمكن للعقدة المشاركة فيه. – ρ : (π∆, τδmin) →R : دالة معدل المكافأة، والتي يشار إليها أيضًا باسم معدل سك العملة، تحدد المكافأة أ يمكن للمشاركين المطالبة كدالة لمبلغ staking الخاص بهم بالنظر إلى عدد معين من العقد π التي تم الكشف عنها علنًا تحت ملكيتها، على مدى فترة τ من الأطر الزمنية المتتالية δmin، بحيث τδmin δδmax. - F: هيكل الرسوم، وهو عبارة عن مجموعة من معلمات الرسوم القابلة للإدارة والتي تحدد تكاليف المعاملات المختلفة. الشكل 1. معلمات عدم الإجماع الرئيسية المستخدمة في Avalanche. يتم إعادة تعريف جميع التدوين عند الاستخدام الأول. تماشيًا مع مبدأ القدرة على التنبؤ في النظام المالي، تتسم الإدارة في $AVAX بالتباطؤ، وهذا يعني أن التغييرات في المعلمات تعتمد بشكل كبير على التغييرات الأخيرة. هناك نوعان من الحدود 335 المرتبطة بكل معلمة قابلة للحكم: الوقت والمدى. بمجرد تغيير المعلمة باستخدام الحكم في المعاملة، يصبح من الصعب جدًا تغييرها مرة أخرى على الفور وبمبلغ كبير. هذه الصعوبات وتخفف قيود القيمة مع مرور المزيد من الوقت منذ آخر تغيير. بشكل عام، هذا يحافظ على النظام من يتغير بشكل جذري خلال فترة زمنية قصيرة، مما يسمح للمستخدمين بالتنبؤ بأمان بمعلمات النظام في على المدى القصير، مع وجود سيطرة قوية ومرونة على المدى الطويل. 340

Ikhtisar Platform

Pada bagian ini, kami memberikan gambaran arsitektur platform dan mendiskusikan berbagai implementasi detail. Platform Avalanche dengan jelas memisahkan tiga masalah: rantai (dan aset yang dibangun di atasnya), eksekusi lingkungan, dan penyebaran. 3.1 Arsitektur 145 Subjaringan Subjaringan, atau subnet, adalah kumpulan dinamis validator yang bekerja sama untuk mencapai konsensus pada keadaan himpunan blockchains. Setiap blockchain divalidasi oleh satu subnet, dan satu subnet dapat memvalidasi banyak blockchains secara acak. validator dapat menjadi anggota dari banyak subnet yang berubah-ubah. Sebuah subnet memutuskan yang boleh memasukinya, dan mungkin mengharuskan validator konstituennya memiliki sifat tertentu. Avalanche platform mendukung pembuatan dan pengoperasian banyak subnet secara sewenang-wenang. Untuk membuat subnet baru 150 atau untuk bergabung dengan subnet, seseorang harus membayar biaya dalam mata uang $AVAX.

6 Kevin Sekniqi, Daniel Laine, Stephen Buttolph, dan Emin G¨un Sirer Model subnet menawarkan sejumlah keuntungan: – Jika validator tidak peduli dengan blockchain di subnet tertentu, ia tidak akan bergabung dengan subnet tersebut. Hal ini mengurangi lalu lintas jaringan, serta sumber daya komputasi yang diperlukan selama validators. Ini masuk berbeda dengan proyek blockchain lainnya, di mana setiap validator harus memvalidasi setiap transaksi, bahkan 155 mereka yang tidak mereka pedulikan. – Karena subnet menentukan siapa yang boleh memasukinya, seseorang dapat membuat subnet pribadi. Artinya, setiap blockchain masuk subnet hanya divalidasi oleh sekumpulan validator yang tepercaya. – Seseorang dapat membuat subnet yang setiap validator memiliki properti tertentu. Misalnya, seseorang dapat membuat a subnet di mana setiap validator terletak di yurisdiksi tertentu, atau di mana setiap validator terikat oleh beberapa 160 kontrak dunia nyata. Hal ini mungkin bermanfaat untuk alasan kepatuhan. Ada satu subnet khusus yang disebut Subnet Default. Ini divalidasi oleh semua validators. (Yaitu, secara berurutan untuk memvalidasi subnet apa pun, kita juga harus memvalidasi Subnet Default.) Subnet Default memvalidasi satu set blockchain yang telah ditentukan sebelumnya, termasuk blockchain tempat $AVAX berada dan diperdagangkan. Mesin Virtual Setiap blockchain adalah turunan dari Mesin Virtual (VM.) VM adalah cetak biru untuk a 165 blockchain, seperti kelas yang merupakan cetak biru untuk suatu objek dalam bahasa pemrograman berorientasi objek. Itu antarmuka, status, dan perilaku blockchain ditentukan oleh VM yang dijalankan blockchain. Berikut ini properti dari blockchain, dan lainnya, ditentukan oleh VM: – Isi satu blok – Transisi keadaan yang terjadi ketika sebuah blok diterima 170 – API yang diekspos oleh blockchain dan titik akhirnya – Data yang disimpan ke disk Kami mengatakan bahwa blockchain “menggunakan” atau “menjalankan” VM tertentu. Saat membuat blockchain, seseorang menentukan VM itu berjalan, serta keadaan asal blockchain. blockchain baru dapat dibuat menggunakan yang sudah ada sebelumnya VM, atau pengembang dapat membuat kode yang baru. Mungkin ada banyak blockchain yang menjalankan VM yang sama. 175 Setiap blockchain, bahkan yang menjalankan VM yang sama, secara logis independen dari yang lain dan mempertahankannya negara bagian sendiri. 3.2 Bootstrap Langkah pertama dalam berpartisipasi dalam Avalanche adalah bootstrap. Prosesnya terjadi dalam tiga tahap: koneksi untuk menyemai jangkar, penemuan jaringan dan negara, dan menjadi validator. 180 Seed Anchors Setiap sistem jaringan rekan yang beroperasi tanpa izin (yaitu hard-coded) kumpulan identitas memerlukan beberapa mekanisme untuk penemuan rekan. Dalam jaringan berbagi file peer-to-peer, satu set pelacak digunakan. Dalam jaringan kripto, mekanisme yang umum adalah penggunaan node benih DNS (yang kami rujukAvalanche Platform 2020/06/30 7 menjadi seed jangkar), yang terdiri dari sekumpulan alamat IP awal yang terdefinisi dengan baik yang menjadi asal anggota lainnya jaringan dapat ditemukan. Peran node benih DNS adalah untuk memberikan informasi berguna tentang kumpulan tersebut 185 peserta aktif dalam sistem. Mekanisme yang sama digunakan di Bitcoin Inti [1], dimana File src/chainparams.cpp dari kode sumber menyimpan daftar node benih yang dikodekan secara keras. Perbedaan antara BTC dan Avalanche adalah BTC hanya memerlukan satu node benih DNS yang benar, sedangkan Avalanche memerlukan yang sederhana mayoritas jangkar benar. Sebagai contoh, pengguna baru dapat memilih untuk melakukan bootstrap pada tampilan jaringan melalui serangkaian bursa yang sudah mapan dan bereputasi baik, yang mana pun secara individual tidak dapat dipercaya. 190 Namun, kami mencatat bahwa kumpulan node bootstrap tidak perlu dikodekan secara keras atau statis, dan bisa saja disediakan oleh pengguna, meskipun untuk kemudahan penggunaan, klien dapat memberikan pengaturan default yang mencakup secara ekonomis aktor penting, seperti pertukaran, yang dengannya klien ingin berbagi pandangan dunia. Tidak ada hambatan untuk itu menjadi jangkar benih, oleh karena itu sekumpulan jangkar benih tidak dapat menentukan apakah suatu node boleh masuk atau tidak jaringan, karena node dapat menemukan jaringan terbaru dari Avalanche rekan dengan melampirkan ke kumpulan benih mana pun 195 jangkar. Penemuan Jaringan dan Negara Setelah terhubung ke jangkar benih, sebuah node menanyakan kumpulan terbaru transisi keadaan. Kami menyebut rangkaian transisi negara ini sebagai batas yang diterima. Untuk sebuah rantai, batas yang diterima adalah blok terakhir yang diterima. Untuk DAG, garis depan yang diterima adalah himpunan simpul yang diterima, namun sudah dimiliki tidak ada anak yang diterima. Setelah mengumpulkan batas-batas yang diterima dari jangkar benih, negara mentransisikannya 200 diterima oleh sebagian besar benih jangkar didefinisikan sebagai diterima. Keadaan yang benar kemudian diekstraksi dengan menyinkronkan dengan node sampel. Selama ada mayoritas node yang benar di jangkar benih ditetapkan, maka transisi keadaan yang diterima harus ditandai sebagai diterima oleh setidaknya satu node yang benar. Proses penemuan keadaan ini juga digunakan untuk penemuan jaringan. Himpunan keanggotaan jaringan tersebut adalah didefinisikan pada rantai validator. Oleh karena itu, sinkronisasi dengan rantai validator memungkinkan node untuk menemukannya 205 kumpulan validators saat ini. Rantai validator akan dibahas lebih lanjut di bagian selanjutnya. 3.3 Pengendalian dan Keanggotaan Sybil Protokol konsensus memberikan jaminan keamanannya dengan asumsi hingga angka ambang batas anggota dalam sistem bisa menjadi musuh. Serangan Sybil, dimana sebuah node membanjiri jaringan dengan harga murah dengan identitas jahat, dapat dengan mudah membatalkan jaminan ini. Pada dasarnya, serangan seperti itu hanya bisa terjadi 210 dihalangi dengan memperdagangkan kehadiran dengan bukti sumber daya yang sulit dipalsukan [3]. Sistem masa lalu telah mengeksplorasi penggunaannya mekanisme pencegahan Sybil yang mencakup proof-of-work (PoW), proof-of-stake (PoS), bukti waktu yang telah berlalu (POET), bukti ruang dan waktu (PoST), dan bukti otoritas (PoA). Pada intinya, semua mekanisme ini memiliki fungsi yang sama: mekanisme tersebut mengharuskan setiap peserta memilikinya beberapa “skin in the game” dalam bentuk komitmen ekonomi, yang pada gilirannya memberikan dampak ekonomi 215 penghalang terhadap perilaku buruk yang dilakukan peserta tersebut. Semuanya melibatkan suatu bentuk pasak, baik itu dalam bentuk rig penambangan dan hash daya (PoW), ruang disk (PoST), perangkat keras tepercaya (POET), atau identitas yang disetujui (PoA). Taruhan ini menjadi dasar biaya ekonomi yang harus ditanggung oleh para peserta untuk memperoleh suara. Untuk Misalnya, di Bitcoin, kemampuan untuk menyumbangkan blok yang valid berbanding lurus dengan hash kekuatan dari peserta pengusul. Sayangnya, terdapat juga kebingungan besar antara protokol konsensus8 Kevin Sekniqi, Daniel Laine, Stephen Buttolph, dan Emin G¨un Sirer versus mekanisme kontrol Sybil. Kami mencatat bahwa pilihan protokol konsensus, sebagian besar, ortogonal dengan pilihan mekanisme kontrol Sybil. Ini tidak berarti bahwa mekanisme kendali Sybil memang demikian saling menggantikan satu sama lain, karena pilihan tertentu mungkin memiliki implikasi terhadap hal yang mendasarinya jaminan protokol konsensus. Namun, keluarga Snow* dapat digabungkan dengan banyak keluarga yang dikenal mekanisme, tanpa modifikasi yang signifikan. 225 Pada akhirnya, demi keamanan dan untuk memastikan bahwa insentif para peserta selaras dengan manfaatnya jaringan, $AVAX pilih PoS ke mekanisme kontrol inti Sybil. Beberapa bentuk taruhan pada dasarnya bersifat inheren terpusat: manufaktur rig penambangan (PoW), misalnya, pada dasarnya terpusat di tangan segelintir orang orang-orang dengan pengetahuan yang sesuai dan akses terhadap lusinan paten yang diperlukan untuk VLSI yang kompetitif manufaktur. Selain itu, kebocoran nilai penambangan PoW disebabkan oleh besarnya subsidi penambang setiap tahunnya. Demikian pula, 230 ruang disk paling banyak dimiliki oleh operator pusat data besar. Selanjutnya, semua mekanisme kontrol sybil yang menimbulkan biaya berkelanjutan, mis. biaya listrik untuk hashing, nilai kebocoran ekosistem, belum lagi menghancurkan lingkungan. Hal ini, pada gilirannya, mengurangi kelayakan untuk token, yang mana akan merugikan pergerakan harga dalam jangka waktu singkat dapat membuat sistem tidak dapat dioperasikan. Proof-of-work secara inheren memilih untuk penambang yang memiliki koneksi untuk mendapatkan listrik murah, tidak ada hubungannya dengan kemampuan penambang 235 untuk membuat serial transaksi atau kontribusinya terhadap ekosistem secara keseluruhan. Di antara pilihan-pilihan ini, kami memilih proof-of-stake, karena hijau, mudah diakses, dan terbuka untuk semua. Namun, kami mencatat bahwa saat $AVAX digunakan PoS, jaringan Avalanche memungkinkan subnet diluncurkan dengan PoW dan PoS. Staking adalah mekanisme alami untuk berpartisipasi dalam jaringan terbuka karena memungkinkan terjadinya ekonomi langsung argumen: kemungkinan keberhasilan suatu serangan berbanding lurus dengan biaya moneter yang ditentukan dengan baik 240 fungsi. Dengan kata lain, node yang melakukan staking termotivasi secara ekonomi untuk tidak melakukan perilaku tersebut mungkin merusak nilai taruhan mereka. Selain itu, taruhan ini tidak menimbulkan biaya pemeliharaan tambahan (lainnya kemudian biaya peluang berinvestasi pada aset lain), dan memiliki properti yang, tidak seperti peralatan pertambangan, dikonsumsi sepenuhnya jika digunakan dalam serangan bencana. Untuk operasi PoW, peralatan penambangan bisa dengan sederhana digunakan kembali atau – jika pemiliknya memutuskan untuk – dijual seluruhnya kembali ke pasar. 245 Sebuah node yang ingin memasuki jaringan dapat dengan bebas melakukannya dengan terlebih dahulu memasang pasak yang tidak dapat bergerak selama durasi partisipasi dalam jaringan. Pengguna menentukan jumlah durasi taruhan. Setelah diterima, taruhan tidak dapat dikembalikan. Tujuan utamanya adalah untuk memastikan bahwa node berbagi secara substansial tampilan jaringan yang sebagian besar stabil. Kami mengantisipasi pengaturan waktu minimum staking pada pesanan a minggu. 250 Tidak seperti sistem lain yang juga mengusulkan mekanisme PoS, $AVAX tidak menggunakan pemotongan, dan oleh karena itu semua taruhan dikembalikan ketika periode staking berakhir. Ini mencegah skenario yang tidak diinginkan seperti kegagalan perangkat lunak atau perangkat keras klien yang menyebabkan hilangnya koin. Ini sesuai dengan filosofi desain kami membangun teknologi yang dapat diprediksi: token yang dipertaruhkan tidak berisiko, bahkan dengan adanya perangkat lunak atau kelemahan perangkat keras. 255 Di Avalanche, sebuah node yang ingin berpartisipasi mengeluarkan transaksi pasak khusus ke rantai validator. Nama transaksi staking jumlah yang dipertaruhkan, kunci staking peserta yaitu staking, durasi, dan waktu validasi akan dimulai. Setelah transaksi diterima, dana akan dikunci hingga akhir periode staking. Jumlah minimum yang diperbolehkan ditentukan dan diberlakukan oleh sistem. Taruhannya jumlah yang ditempatkan oleh seorang peserta mempunyai implikasi terhadap besarnya pengaruh yang dimiliki peserta dalamAvalanche Platform 2020/06/30 9 proses konsensus, serta imbalannya, seperti yang akan dibahas nanti. Durasi staking yang ditentukan, harus antara δmin dan δmax, jangka waktu minimum dan maksimum di mana setiap taruhan dapat dikunci. Seperti halnya Jumlah staking, periode staking juga mempunyai implikasi terhadap imbalan dalam sistem. Kehilangan atau pencurian Kunci staking tidak dapat menyebabkan hilangnya aset, karena kunci staking hanya digunakan dalam proses konsensus, bukan untuk aset transfer. 265 3.4 Kontrak Cerdas di $AVAX Saat peluncuran Avalanche mendukung smart contracts berbasis Soliditas standar melalui mesin virtual Ethereum (EVM). Kami membayangkan bahwa platform ini akan mendukung rangkaian smart contract yang lebih kaya dan lebih kuat alat, antara lain: – Kontrak pintar dengan eksekusi off-chain dan verifikasi on-chain. 270 – Kontrak pintar dengan eksekusi paralel. Setiap smart contract yang tidak beroperasi pada negara bagian yang sama di subnet apa pun di Avalanche akan dapat dijalankan secara paralel. – Soliditas yang ditingkatkan, disebut Soliditas++. Bahasa baru ini akan mendukung pembuatan versi, matematika yang aman dan aritmatika titik tetap, sistem tipe yang ditingkatkan, kompilasi ke LLVM, dan eksekusi tepat waktu. Jika pengembang memerlukan dukungan EVM tetapi ingin menerapkan smart contract di subnet pribadi, mereka 275 dapat memutar subnet baru secara langsung. Beginilah cara Avalanche mengaktifkan sharding khusus fungsi subnet. Selain itu, jika pengembang memerlukan interaksi dengan Ethereum smart yang saat ini diterapkan kontrak, mereka dapat berinteraksi dengan subnet Athereum, yaitu sendok Ethereum. Terakhir, jika seorang pengembang memerlukan lingkungan eksekusi yang berbeda dari mesin virtual Ethereum, mereka mungkin memilih untuk menerapkan smart contract mereka melalui subnet yang mengimplementasikan lingkungan eksekusi yang berbeda, seperti DAML 280 atau WASM. Subnet dapat mendukung fitur tambahan di luar perilaku VM. Misalnya, subnet dapat menerapkan persyaratan kinerja untuk validator node yang lebih besar yang menampung smart contracts untuk jangka waktu yang lebih lama, atau validators yang memegang kontrak negara secara pribadi. 4 Tata Kelola dan Token $AVAX 4.1 Token Asli $AVAX 285 Kebijakan Moneter token asli, $AVAX, adalah pasokan terbatas, dengan batas ditetapkan pada 720.000.000 tokens, dengan 360.000.000 tokens tersedia pada peluncuran mainnet. Namun, tidak seperti tokens pasokan terbatas lainnya yang mana meningkatkan tingkat pencetakan secara terus-menerus, \(AVAX is designed to react to changing economic conditions. In particular, the objective of \)kebijakan moneter AVAX adalah untuk menyeimbangkan insentif pengguna untuk mempertaruhkan token dibandingkan menggunakannya untuk berinteraksi dengan berbagai layanan yang tersedia di platform. Peserta di platform 290 secara kolektif bertindak sebagai bank cadangan yang terdesentralisasi. Pengungkit yang tersedia di Avalanche adalah staking hadiah, biaya, dan airdrop, yang semuanya dipengaruhi oleh parameter yang dapat diatur. Imbalan staking ditentukan oleh tata kelola on-chain, dan diatur oleh fungsi yang dirancang untuk tidak pernah melampaui pasokan yang dibatasi. Staking dapat diinduksi dengan menaikkan biaya atau meningkatkan staking hadiah. Di sisi lain, kita dapat mendorong peningkatan keterlibatan dengan layanan platform Avalanche dengan menurunkan biaya, dan mengurangi hadiah staking.10 Kevin Sekniqi, Daniel Laine, Stephen Buttolph, dan Emin G¨un Sirer Kegunaan Pembayaran Pembayaran peer-to-peer yang terdesentralisasi sebagian besar merupakan impian yang belum terwujud bagi industri ini kurangnya kinerja petahana saat ini. $AVAX sama kuat dan mudahnya digunakan seperti halnya pembayaran Visa, memungkinkan ribuan transaksi secara global setiap detik, dengan cara yang sepenuhnya tidak dapat dipercaya dan terdesentralisasi. Lebih lanjut, bagi merchant di seluruh dunia, $AVAX memberikan proposisi nilai langsung dibandingkan Visa, yaitu lebih rendah 300 biaya. Staking: Mengamankan Sistem Pada platform Avalanche, kontrol sybil dicapai melalui staking. Secara berurutan untuk memvalidasi, peserta harus mengunci koin, atau mempertaruhkan. Validator, terkadang disebut sebagai pemangku kepentingan, adalah kompensasi untuk layanan validasi mereka berdasarkan jumlah staking dan durasi staking, antara lain properti. Fungsi kompensasi yang dipilih harus meminimalkan varians, memastikan bahwa pemangku kepentingan besar tidak melakukan hal yang sama 305 menerima lebih banyak kompensasi secara tidak proporsional. Peserta juga tidak tunduk pada faktor “keberuntungan” apa pun, seperti pada Penambangan PoW. Skema penghargaan seperti itu juga menghambat pembentukan penambangan atau kumpulan staking yang benar-benar memungkinkan partisipasi yang terdesentralisasi dan tidak dapat dipercaya dalam jaringan. Pertukaran atom Selain memberikan keamanan inti sistem, $AVAX token berfungsi sebagai unit universal pertukaran. Dari sana, platform Avalanche akan mampu mendukung pertukaran atom tanpa kepercayaan secara asli di 310 platform yang memungkinkan pertukaran asli dan benar-benar terdesentralisasi untuk semua jenis aset langsung di Avalanche. 4.2 Tata Kelola Tata kelola sangat penting dalam pengembangan dan penerapan platform apa pun karena – sama seperti platform lainnya sistem – Avalanche juga akan menghadapi evolusi dan pembaruan alami. $AVAX menyediakan tata kelola on-chain untuk parameter penting jaringan di mana peserta dapat memberikan suara pada perubahan pada jaringan dan 315 menyelesaikan keputusan peningkatan jaringan secara demokratis. Ini termasuk faktor-faktor seperti jumlah minimum staking, tingkat pencetakan, serta parameter ekonomi lainnya. Hal ini memungkinkan platform untuk secara efektif melakukan optimasi parameter dinamis melalui kerumunan oracle. Namun, tidak seperti beberapa platform tata kelola lainnya di luar sana, Avalanche tidak mengizinkan perubahan tak terbatas pada aspek sistem yang sewenang-wenang. Sebaliknya, hanya a sejumlah parameter yang telah ditentukan sebelumnya dapat dimodifikasi melalui tata kelola, sehingga menjadikan sistem lebih dapat diprediksi 320 dan meningkatkan keselamatan. Selanjutnya, semua parameter yang dapat diatur tunduk pada batasan dalam batasan waktu tertentu, memperkenalkan histeresis, dan memastikan bahwa sistem tetap dapat diprediksi dalam rentang waktu yang singkat. Proses yang bisa diterapkan untuk menemukan nilai parameter sistem yang dapat diterima secara global sangat penting untuk sistem desentralisasi tanpa penjaga. Avalanche dapat menggunakan mekanisme konsensusnya untuk membangun sistem yang memungkinkan siapa pun untuk mengusulkan transaksi khusus yang, pada dasarnya, merupakan jajak pendapat seluruh sistem. Setiap node yang berpartisipasi boleh 325 mengeluarkan proposal seperti itu. Tingkat imbalan nominal adalah parameter penting yang memengaruhi mata uang apa pun, baik digital maupun fiat. Sayangnya, mata uang kripto yang memperbaiki parameter ini mungkin menghadapi berbagai masalah, termasuk deflasi atau inflasi. Untuk itu, tingkat imbalan nominal tunduk pada tata kelola, dalam batasan yang telah ditentukan sebelumnya. Ini akan izinkan pemegang token untuk memilih apakah $AVAX pada akhirnya akan dibatasi, tidak dibatasi, atau bahkan deflasi.Avalanche Platform 2020/06/30 11 Biaya transaksi, yang dilambangkan dengan himpunan F, juga tunduk pada tata kelola. F secara efektif adalah tupel yang menggambarkan biaya yang terkait dengan berbagai instruksi dan transaksi. Terakhir, staking kali dan jumlah juga dapat diatur. Daftar parameter ini didefinisikan pada Gambar 1. – ∆: Jumlah staking, dalam mata uang $AVAX. Nilai ini menentukan taruhan minimal yang diperlukan untuk ditempatkan obligasi sebelum berpartisipasi dalam sistem. – δmin : Jumlah waktu minimal yang dibutuhkan sebuah node untuk melakukan staking ke dalam sistem. – δmax : Jumlah waktu maksimal yang dapat dipertaruhkan oleh sebuah node. – ρ : (π∆, τδmin) →R : Fungsi tingkat imbalan, juga disebut sebagai tingkat pencetakan, menentukan imbalan a peserta dapat mengklaim sebagai fungsi dari jumlah staking mereka dengan sejumlah π node yang diungkapkan secara publik di bawah kepemilikannya, selama jangka waktu τ berturut-turut δmin, sehingga τδmin ≤δmax. – F : struktur biaya, yang merupakan sekumpulan parameter biaya yang dapat diatur yang menentukan biaya untuk berbagai transaksi. Gambar 1. Parameter utama non-konsensus yang digunakan di Avalanche. Semua notasi didefinisikan ulang pada penggunaan pertama. Sejalan dengan prinsip prediktabilitas dalam sistem keuangan, tata kelola di $AVAX memiliki histeresis, artinya perubahan parameter sangat bergantung pada perubahan terkini. Ada dua batasan 335 terkait dengan setiap parameter yang dapat diatur: waktu dan jangkauan. Setelah parameter diubah menggunakan tata kelola transaksi, menjadi sangat sulit untuk mengubahnya kembali dengan segera dan dalam jumlah besar. Kesulitan ini dan batasan nilai mengendur seiring berjalannya waktu sejak perubahan terakhir. Secara keseluruhan, ini mencegah sistem berubah secara drastis dalam waktu singkat, memungkinkan pengguna memprediksi parameter sistem dengan aman jangka pendek, serta memiliki kendali dan fleksibilitas yang kuat untuk jangka panjang. 340

الحكم

1.1 Avalanche الأهداف والمبادئ Avalanche عبارة عن منصة blockchain عالية الأداء وقابلة للتطوير وقابلة للتخصيص وآمنة. ويستهدف ثلاثة حالات الاستخدام واسعة النطاق: 15 – إنشاء تطبيقات محددة blockchains، تمتد إلى المسموح به (الخاص) وغير المسموح به (العامة) عمليات النشر. - بناء وإطلاق تطبيقات لامركزية وقابلة للتطوير بشكل كبير (Dapps). - بناء أصول رقمية معقدة بشكل تعسفي مع قواعد ومواثيق وراكبين مخصصين (الأصول الذكية). 1 تتعلق البيانات التطلعية بشكل عام بالأحداث المستقبلية أو أدائنا المستقبلي. وهذا يشمل، ولكن ليس كذلك يقتصر على الأداء المتوقع لـ Avalanche؛ والتطور المتوقع لأعمالها ومشاريعها؛ التنفيذ ورؤيتها واستراتيجيتها للنمو؛ والانتهاء من المشاريع الجاري تنفيذها حاليًا أو قيد التطوير أو وإلا قيد النظر. تمثل البيانات التطلعية معتقدات وافتراضات إدارتنا فقط اعتبارا من تاريخ هذا العرض. هذه البيانات ليست ضمانات للأداء المستقبلي ولا مبرر لها ولا ينبغي الاعتماد عليهم. تتضمن مثل هذه البيانات التطلعية بالضرورة معلومات معروفة وغير معروفة المخاطر، والتي قد تتسبب في اختلاف الأداء الفعلي والنتائج في الفترات المستقبلية بشكل جوهري عن أي توقعات صريحة أو ضمنية هنا. Avalanche لا يتحمل أي التزام بتحديث البيانات التطلعية. على الرغم من إن البيانات التطلعية هي أفضل تنبؤاتنا في وقت إصدارها، وليس هناك ما يضمن أنها كذلك ستثبت دقتها، حيث قد تختلف النتائج الفعلية والأحداث المستقبلية بشكل جوهري. ويتم تحذير القارئ لا لوضع الاعتماد غير المبرر على البيانات التطلعية.2 كيفن سيكنيكي، ودانيال لين، وستيفن بوتولف، وأمين جون سيرير الهدف الشامل لـ Avalanche هو توفير منصة موحدة لإنشاء ونقل وتجارة 20 الأصول الرقمية. من خلال البناء، Avalanche يمتلك الخصائص التالية: تم تصميم Avalanche القابل للتطوير ليكون قابلاً للتطوير وقويًا وفعالاً على نطاق واسع. محرك الإجماع الأساسي قادر على دعم شبكة عالمية تضم مئات الملايين من الأجهزة المتصلة بالإنترنت، ذات الطاقة المنخفضة والعالية، والتي تعمل بسلاسة، مع زمن وصول منخفض ومعاملات عالية جدًا في الثانية. 25 تم تصميم الأمان Avalanche ليكون قويًا ويحقق أمانًا عاليًا. بروتوكولات الإجماع الكلاسيكية هي مصممة لتحمل ما يصل إلى f من المهاجمين، وتفشل تمامًا عند مواجهة مهاجم بحجم f + 1 أو أكبر، وإجماع ناكاموتو لا يوفر أي أمان عندما يكون 51٪ من عمال المناجم بيزنطيين. في المقابل، Avalanche يوفر ضمانًا قويًا للغاية للأمان عندما يكون المهاجم أقل من حد معين، وهو ما يمكن تحديد معلماتها بواسطة مصمم النظام، وتوفر تدهورًا رائعًا عندما يتجاوز المهاجم 30 هذه العتبة. يمكنه الحفاظ على ضمانات السلامة (ولكن ليس الحيوية) حتى عندما يتجاوز المهاجم 51%. إنه كذلك أول نظام غير مصرح به يوفر مثل هذه الضمانات الأمنية القوية. تم تصميم اللامركزية Avalanche لتوفير لامركزية غير مسبوقة. وهذا يعني الالتزام لتطبيقات عملاء متعددة ولا يوجد تحكم مركزي من أي نوع. تم تصميم النظام البيئي لتجنب الانقسامات بين فئات المستخدمين ذوي الاهتمامات المختلفة. والأهم أنه لا يوجد تمييز بين عمال المناجم، 35 المطورين والمستخدمين. تعد AVAX $ الخاضعة للإدارة والديمقراطية منصة شاملة للغاية، تمكن أي شخص من الاتصال بها التواصل والمشاركة في التحقق من الصحة والحكم المباشر. يمكن لأي حامل token التصويت فيه اختيار المعايير المالية الرئيسية واختيار كيفية تطور النظام. تم تصميم Avalanche القابل للتشغيل البيني والمرن ليكون بنية تحتية عالمية ومرنة لعدد كبير من الأشخاص 40 من blockchains/الأصول، حيث يتم استخدام $AVAX الأساسي للأمان وكوحدة حساب للتبادل. ال يهدف النظام إلى دعم العديد من blockchains التي سيتم بناؤها في الأعلى، بطريقة محايدة القيمة. المنصة تم تصميمه من الألف إلى الياء لتسهيل نقل blockchains الموجودة عليه، لاستيراد الأرصدة، دعم لغات البرمجة النصية المتعددة والأجهزة الافتراضية، ودعم النشر المتعدد بشكل مفيد سيناريوهات. 45 الخطوط العريضة يتم تقسيم بقية هذه الورقة إلى أربعة أقسام رئيسية. ويبين القسم 2 تفاصيل المحرك الذي يشغل المنصة. ويناقش القسم 3 النموذج المعماري وراء المنصة، بما في ذلك الشبكات الفرعية، والأجهزة الافتراضية، والتمهيد، والعضوية، وstaking. ويشرح القسم 4 الحوكمة نموذج يتيح إجراء تغييرات ديناميكية على المعايير الاقتصادية الرئيسية. وأخيرا، في القسم 5 يستكشف مختلف الموضوعات الطرفية ذات الاهتمام، بما في ذلك التحسينات المحتملة، والتشفير بعد الكم، والواقعية 50 الخصوم.

Avalanche المنصة 2020/06/30 3 اصطلاح التسمية اسم النظام الأساسي هو Avalanche، ويُشار إليه عادةً باسم "Avalanche" النظام الأساسي"، وهو قابل للتبديل/مرادف لـ "شبكة Avalanche"، أو - ببساطة - Avalanche. سيتم إصدار قواعد التعليمات البرمجية باستخدام ثلاثة معرفات رقمية، تسمى "v.[0-9].[0-9].[0-100]"، حيث يكون الرقم الأول يحدد الإصدارات الرئيسية، والرقم الثاني يحدد الإصدارات الثانوية، والرقم الثالث 55 يحدد البقع. الإصدار العام الأول، الذي يحمل الاسم الرمزي Avalanche Borealis، هو الإصدار 1.0.0. المواطن token النظام الأساسي يسمى "$AVAX". عائلة بروتوكولات الإجماع التي يستخدمها النظام الأساسي Avalanche هي يشار إليها باسم عائلة الثلج *. هناك ثلاثة مثيلات ملموسة، تسمى Avalanche، وSnowman، و فاترة.

Tata Kelola

1.1 Avalanche Tujuan dan Prinsip Avalanche adalah platform blockchain yang berkinerja tinggi, dapat diskalakan, dapat disesuaikan, dan aman. Ini menargetkan tiga kasus penggunaan yang luas: 15 – Membangun blockchain khusus aplikasi, mencakup izin (pribadi) dan tanpa izin (publik) penerapan. – Membangun dan meluncurkan aplikasi yang sangat skalabel dan terdesentralisasi (Dapps). – Membangun aset digital yang kompleks secara sewenang-wenang dengan aturan khusus, perjanjian, dan pengendara (aset pintar). 1 Pernyataan berwawasan ke depan umumnya berhubungan dengan kejadian di masa depan atau kinerja kami di masa depan. Ini termasuk, namun tidak terbatas pada, proyeksi kinerja Avalanche; perkembangan bisnis dan proyek yang diharapkan; eksekusi mengenai visi dan strategi pertumbuhannya; dan penyelesaian proyek yang sedang berjalan, dalam pengembangan atau sebaliknya sedang dipertimbangkan. Pernyataan berwawasan ke depan mewakili keyakinan dan asumsi manajemen kami hanya pada tanggal presentasi ini. Pernyataan-pernyataan ini bukan merupakan jaminan kinerja di masa depan dan tidak semestinya ketergantungan tidak boleh ditempatkan pada mereka. Pernyataan-pernyataan berwawasan ke depan tersebut tentu saja melibatkan hal-hal yang diketahui dan tidak diketahui risiko, yang dapat menyebabkan kinerja aktual dan hasil pada periode mendatang berbeda secara material dari proyeksi tersurat maupun tersirat di sini. Avalanche tidak berkewajiban memperbarui pernyataan berwawasan ke depan. Meskipun pernyataan berwawasan ke depan adalah prediksi terbaik kami pada saat dibuat, tidak ada jaminan bahwa hal tersebut akan terjadi akan terbukti akurat, karena hasil aktual dan kejadian di masa depan dapat berbeda secara signifikan. Pembaca diperingatkan untuk tidak melakukannya untuk menempatkan ketergantungan yang tidak semestinya pada pernyataan berwawasan ke depan.2 Kevin Sekniqi, Daniel Laine, Stephen Buttolph, dan Emin G¨un Sirer Tujuan utama dari Avalanche adalah untuk menyediakan platform pemersatu untuk penciptaan, transfer, dan perdagangan 20 aset digital. Berdasarkan konstruksi, Avalanche memiliki properti berikut: Avalanche yang dapat diskalakan dirancang agar dapat diskalakan secara masif, kuat, dan efisien. Mesin konsensus inti mampu mendukung jaringan global yang berpotensi memiliki ratusan juta perangkat yang terhubung ke internet, berdaya rendah dan tinggi, yang beroperasi dengan lancar, dengan latensi rendah, dan transaksi per detik yang sangat tinggi. 25 Aman Avalanche dirancang agar kuat dan mencapai keamanan tinggi. Protokol konsensus klasik adalah dirancang untuk menahan hingga f penyerang, dan gagal total saat berhadapan dengan penyerang berukuran f + 1 atau lebih besar, dan konsensus Nakamoto tidak memberikan keamanan jika 51% penambangnya adalah Bizantium. Sebaliknya, Avalanche memberikan jaminan keamanan yang sangat kuat ketika penyerang berada di bawah ambang batas tertentu, yang dapat diparametrikan oleh perancang sistem, dan memberikan degradasi yang baik ketika penyerang melampauinya 30 ambang batas ini. Ini dapat menjunjung jaminan keamanan (tetapi bukan keaktifan) bahkan ketika penyerang melebihi 51%. Itu benar sistem tanpa izin pertama yang memberikan jaminan keamanan yang kuat. Avalanche yang terdesentralisasi dirancang untuk memberikan desentralisasi yang belum pernah terjadi sebelumnya. Ini menyiratkan komitmen untuk beberapa implementasi klien dan tidak ada kontrol terpusat dalam bentuk apa pun. Ekosistem dirancang untuk menghindari pembagian antar kelas pengguna dengan kepentingan yang berbeda. Yang terpenting, tidak ada perbedaan antara penambang, 35 pengembang, dan pengguna. $AVAX yang Ramah Pemerintahan dan Demokratis adalah platform yang sangat inklusif, yang memungkinkan siapa saja untuk terhubung dengannya jaringan dan berpartisipasi dalam validasi dan langsung dalam tata kelola. Pemegang token mana pun dapat memberikan suaranya memilih parameter keuangan utama dan dalam memilih bagaimana sistem berkembang. Dapat Dioperasikan dan Fleksibel Avalanche dirancang untuk menjadi infrastruktur universal dan fleksibel untuk banyak orang 40 dari blockchains/assets, dengan basis $AVAX digunakan untuk keamanan dan sebagai unit hitung untuk pertukaran. Itu sistem ini dimaksudkan untuk mendukung, dengan cara yang netral nilai, banyak blockchain yang akan dibangun di atasnya. Platformnya dirancang dari awal untuk memudahkan porting blockchain yang ada ke dalamnya, untuk mengimpor saldo, ke mendukung berbagai bahasa skrip dan mesin virtual, serta mendukung banyak penerapan secara bermakna skenario. 45 Garis Besar Sisa tulisan ini dipecah menjadi empat bagian besar. Bagian 2 menguraikan rincian mesin yang menggerakkan platform. Bagian 3 membahas model arsitektur di balik platform, termasuk subjaringan, mesin virtual, bootstrap, keanggotaan, dan staking. Bagian 4 menjelaskan tata kelola model yang memungkinkan perubahan dinamis pada parameter ekonomi utama. Terakhir, di Bagian 5 mengeksplorasi berbagai hal topik periferal yang menarik, termasuk potensi optimasi, kriptografi pasca-kuantum, dan realistis 50 musuh.

Avalanche Platform 2020/06/30 3 Konvensi Penamaan Nama platformnya adalah Avalanche, dan biasanya disebut sebagai “Avalanche platform”, dan dapat dipertukarkan/identik dengan “jaringan Avalanche”, atau – sederhananya – Avalanche. Basis kode akan dirilis menggunakan tiga pengidentifikasi numerik, diberi label “v.[0-9].[0-9].[0-100]”, di mana angka pertama menunjukkan pelepasan besar, angka kedua menunjukkan pelepasan kecil, dan angka ketiga menunjukkan pelepasan kecil. 55 mengidentifikasi tambalan. Rilis publik pertama, dengan nama kode Avalanche Borealis, adalah v. 1.0.0. token asli platform ini disebut “$AVAX”. Kelompok protokol konsensus yang digunakan oleh platform Avalanche adalah disebut sebagai keluarga Snow*. Ada tiga contoh konkret, yang disebut Avalanche, Snowman, dan sangat dingin.

مناقشة

5.1 التحسينات تقليم العديد من منصات blockchain، خاصة تلك التي تطبق إجماع ناكاموتو مثل Bitcoin، تعاني من نمو الدولة الدائم. وذلك لأنه – بموجب البروتوكول – يتعين عليهم تخزين التاريخ الكامل لـ المعاملات. ومع ذلك، لكي ينمو blockchain بشكل مستدام، يجب أن يكون قادرًا على تقليم التاريخ القديم. 345 يعد هذا مهمًا بشكل خاص بالنسبة إلى blockchain التي تدعم الأداء العالي، مثل Avalanche. يعد التقليم أمرًا بسيطًا في عائلة Snow*. بخلاف Bitcoin (والبروتوكولات المشابهة)، حيث لا يتم التقليم ممكنًا وفقًا للمتطلبات الخوارزمية، في $AVAX لا تحتاج العقد إلى الحفاظ على أجزاء من DAG عميقة وملتزمة للغاية. لا تحتاج هذه العقد إلى إثبات أي تاريخ سابق لعملية التمهيد الجديدة العقد، وبالتالي يتعين عليها ببساطة تخزين الحالة النشطة، أي الأرصدة الحالية، وكذلك غير الملتزم بها 350 المعاملات. أنواع العملاء Avalanche يمكن أن تدعم ثلاثة أنواع مختلفة من العملاء: الأرشيفي والكامل والخفيف. أرشيفية تقوم العقد بتخزين السجل الكامل للشبكة الفرعية $AVAX، والشبكة الفرعية staking، والشبكة الفرعية smart contract، وكلها12 كيفن سيكنيكي، ودانيال لين، وستيفن بوتولف، وأمين جون سيرير طريقة التكوين، مما يعني أن هذه العقد تعمل كعقد تمهيدية للعقد الجديدة الواردة. بالإضافة إلى ذلك قد تقوم هذه العقد بتخزين السجل الكامل للشبكات الفرعية الأخرى التي اختارت أن تكون validators لها. أرشيفية 355 عادةً ما تكون العقد عبارة عن أجهزة ذات إمكانات تخزين عالية تدفعها العقد الأخرى عند التنزيل الدولة القديمة. من ناحية أخرى، تشارك العقد الكاملة في التحقق من الصحة، ولكن بدلاً من تخزين كل السجل، فإنها ما عليك سوى تخزين الحالة النشطة (على سبيل المثال مجموعة UTXO الحالية). أخيرًا، لأولئك الذين يحتاجون ببساطة إلى التفاعل بشكل آمن مع استخدام الشبكة لأقل قدر ممكن من الموارد، يدعم Avalanche العملاء الخفيفين الذين يمكنهم ذلك إثبات أن بعض المعاملات قد تم تنفيذها دون الحاجة إلى تنزيل السجل أو مزامنته. ضوء 360 ينخرط العملاء في مرحلة أخذ العينات المتكررة من البروتوكول لضمان الالتزام الآمن والشبكة على نطاق واسع الإجماع. لذلك، يوفر العملاء الخفيفون في Avalanche نفس ضمانات الأمان التي توفرها العقد الكاملة. المشاركة هي عملية تقسيم موارد النظام المختلفة من أجل زيادة الأداء وتقليل الحمل. هناك أنواع مختلفة من آليات المشاركة. في مشاركة الشبكة، مجموعة المشاركين مقسمة إلى شبكات فرعية منفصلة لتقليل الحمل الخوارزمي؛ في تقاسم الدولة، يتفق المشاركون على 365 تخزين وصيانة أجزاء فرعية محددة فقط من الحالة العالمية بأكملها؛ وأخيرًا، في تقاسم المعاملات، يوافق المشاركون على فصل معالجة المعاملات الواردة. في Avalanche Borealis، يوجد الشكل الأول للتقسيم من خلال وظيفة الشبكات الفرعية. ل على سبيل المثال، يمكن للمرء إطلاق شبكة فرعية ذهبية وشبكة فرعية أخرى للعقارات. يمكن أن توجد هاتان الشبكتان الفرعيتان بالكامل بالتوازي. تتفاعل الشبكات الفرعية فقط عندما يرغب المستخدم في شراء عقود عقارية باستخدام ممتلكاته من الذهب، 370 وعند هذه النقطة Avalanche سيمكن التبادل الذري بين الشبكتين الفرعيتين. 5.2 مخاوف لقد اكتسب التشفير ما بعد الكمي مؤخرًا اهتمامًا واسع النطاق بسبب التقدم في تطوير أجهزة الكمبيوتر والخوارزميات الكمومية. القلق مع الكم تكمن المشكلة الأساسية في أجهزة الكمبيوتر في قدرتها على كسر بعض بروتوكولات التشفير المنتشرة حاليًا، وخاصةً بروتوكولات التشفير الرقمية 375 التوقيعات. يتيح نموذج الشبكة Avalanche أي عدد من الأجهزة الافتراضية، لذا فهو يدعم مقاومة الكم جهاز افتراضي مزود بآلية التوقيع الرقمي المناسبة. نتوقع عدة أنواع من التوقيع الرقمي المخططات التي سيتم نشرها، بما في ذلك التوقيعات المستندة إلى RLWE المقاومة للكم. آلية الإجماع لا تفترض أي نوع من التشفير الثقيل لعملياتها الأساسية. وبالنظر إلى هذا التصميم، فمن السهل توسيع النظام باستخدام جهاز افتراضي جديد يوفر أساسيات تشفير آمنة كميًا. 380 الخصوم الواقعيون توفر ورقة Avalanche [6] ضمانات قوية للغاية في ظل وجود خصم قوي ومعادٍ، يُعرف باسم الخصم المتكيف في النموذج الكامل من نقطة إلى نقطة. في وبعبارة أخرى، يتمتع الخصم بإمكانية الوصول الكامل إلى حالة كل عقدة صحيحة في جميع الأوقات، ويعرف اختيارات عشوائية لجميع العقد الصحيحة، وكذلك يمكنها تحديث حالتها الخاصة في أي وقت، قبل وبعد العقدة الصحيحة لديها الفرصة لتحديث حالتها الخاصة. على نحو فعال، هذا الخصم هو كل شيء قوي، باستثناء 385 القدرة على تحديث حالة العقدة الصحيحة مباشرة أو تعديل الاتصال بين العقدة الصحيحة العقد. ومع ذلك، في الواقع، مثل هذا الخصم هو نظري بحت منذ التطبيقات العملية لل أقوى خصم محتمل محدود بالتقديرات الإحصائية لحالة الشبكة. لذلك، في في الممارسة العملية، نتوقع أن يكون من الصعب نشر هجمات السيناريو الأسوأ.Avalanche المنصة 2020/06/30 13 الشمول والمساواة من المشاكل الشائعة في العملات غير المرخصة مشكلة "الحصول على الثراء". 390 أغنى". يعد هذا مصدر قلق صحيح، نظرًا لأن نظام إثبات الحصة (PoS) الذي تم تنفيذه بشكل غير صحيح قد يسمح بذلك في الواقع ويُعزى توليد الثروة بشكل غير متناسب إلى أصحاب الحصص الكبيرة بالفعل في النظام. أ مثال بسيط هو بروتوكولات الإجماع القائمة على القائد، حيث يتم إنشاء لجنة فرعية أو قائد معين يجمع كل المكافآت أثناء تشغيله، وحيث تكون احتمالية اختياره لجمع المكافآت يتناسب مع الحصة، مما يؤدي إلى تراكم تأثيرات مضاعفة للمكافأة القوية. علاوة على ذلك، في أنظمة مثل Bitcoin، 395 هناك ظاهرة "الكبير يصبح أكبر" حيث يتمتع عمال المناجم الكبار بميزة على عمال المناجم الأصغر من حيث المصطلح من عدد أقل من الأيتام وتقليل فقدان العمل. في المقابل، يستخدم Avalanche توزيعًا متساويًا لسك العملة: تتم مكافأة كل مشارك في بروتوكول staking بشكل عادل ومتناسب على أساس الحصة. من خلال تمكين أعداد كبيرة جدًا من الأشخاص من المشاركة بشكل مباشر في staking، يمكن لـ Avalanche استيعاب ملايين الأشخاص للمشاركة بالتساوي في staking. الحد الأدنى للمبلغ المطلوب للمشاركة في 400 سيكون البروتوكول متاحًا للحوكمة، ولكن سيتم تهيئته بقيمة منخفضة لتشجيع المشاركة الواسعة. وهذا يعني أيضًا أن التفويض ليس مطلوبًا منه المشاركة بتخصيص صغير. 6 الاستنتاج ناقشنا في هذه الورقة بنية منصة Avalanche. مقارنة بالمنصات الأخرى اليوم، والتي إما تقوم بتشغيل بروتوكولات الإجماع ذات النمط الكلاسيكي وبالتالي فهي بطبيعتها غير قابلة للتطوير أو الاستفادة منها 405 إجماع على أسلوب ناكاموتو غير فعال ويفرض تكاليف تشغيل عالية، Avalanche خفيف الوزن، سريعة وقابلة للتطوير وآمنة وفعالة. الأصلي token، الذي يعمل على تأمين الشبكة ودفع ثمنها تكاليف البنية التحتية المختلفة بسيطة ومتوافقة مع الإصدارات السابقة. يتمتع $AVAX بقدرة تفوق المقترحات الأخرى لتحقيق مستويات أعلى من اللامركزية، ومقاومة الهجمات، وتوسيع نطاقها إلى ملايين العقد دون أي نصاب قانوني أو انتخاب اللجنة، وبالتالي دون فرض أي حدود للمشاركة. 410 إلى جانب محرك الإجماع، يبتكر Avalanche المكدس، ويقدم بسيطة ولكنها مهمة أفكار في إدارة المعاملات، والحوكمة، وعدد كبير من المكونات الأخرى غير المتوفرة في منصات أخرى. سيكون لكل مشارك في البروتوكول صوت في التأثير على كيفية تطور البروتوكول في جميع الأوقات، أصبح ممكنا بفضل آلية حوكمة قوية. Avalanche يدعم إمكانية التخصيص العالية، مما يسمح بذلك التوصيل والتشغيل الفوري تقريبًا مع blockchains الموجودة. 415

Diskusi