Биткоин: система электронных денег на основе одноранговой сети

Abstract

Eine rein Peer-to-Peer-basierte Version von elektronischem Bargeld wuerde es ermoeglichen, Online-Zahlungen direkt von einer Partei an eine andere zu senden, ohne ueber ein Finanzinstitut zu gehen. Digitale Signaturen bieten einen Teil der Loesung, aber die wesentlichen Vorteile gehen verloren, wenn weiterhin ein vertrauenswuerdiger Dritter erforderlich ist, um Doppelausgaben zu verhindern. Wir schlagen eine Loesung fuer das Problem der Doppelausgaben unter Verwendung eines Peer-to-Peer-Netzwerks vor. Das Netzwerk versieht Transaktionen mit Zeitstempeln, indem es sie in eine fortlaufende Kette von hash-basiertem Proof-of-Work hasht und so einen Datensatz bildet, der nicht geaendert werden kann, ohne den Proof-of-Work erneut durchzufuehren. Die laengste Kette dient nicht nur als Beweis fuer die beobachtete Abfolge von Ereignissen, sondern auch als Beweis dafuer, dass sie aus dem groessten Pool an CPU-Leistung stammt. Solange die Mehrheit der CPU-Leistung von Knoten kontrolliert wird, die nicht kooperieren, um das Netzwerk anzugreifen, werden sie die laengste Kette erzeugen und Angreifer ueberholen. Das Netzwerk selbst erfordert eine minimale Struktur. Nachrichten werden nach dem Best-Effort-Prinzip verbreitet, und Knoten koennen das Netzwerk nach Belieben verlassen und wieder beitreten, wobei sie die laengste Proof-of-Work-Kette als Beweis dafuer akzeptieren, was waehrend ihrer Abwesenheit geschehen ist.

Abstract

Полностью одноранговая версия электронных денег позволила бы отправлять онлайн-платежи напрямую от одной стороны к другой без участия финансового учреждения. Цифровые подписи обеспечивают часть решения, но основные преимущества теряются, если для предотвращения двойного расходования по-прежнему требуется доверенная третья сторона. Мы предлагаем решение проблемы двойного расходования с использованием одноранговой сети. Сеть присваивает транзакциям временные метки, хешируя их в непрерывную цепочку proof-of-work на основе хешей, формируя запись, которую невозможно изменить без повторного выполнения proof-of-work. Самая длинная цепочка служит не только доказательством последовательности наблюдавшихся событий, но и доказательством того, что она создана наибольшим пулом вычислительной мощности CPU. Пока большая часть мощности CPU контролируется узлами, не участвующими в атаке на сеть, они будут генерировать самую длинную цепочку и опережать атакующих. Сама сеть требует минимальной структуры. Сообщения рассылаются по принципу максимальных усилий, и узлы могут покидать сеть и присоединяться к ней по желанию, принимая самую длинную цепочку proof-of-work как доказательство того, что произошло в их отсутствие.

Introduction

Der Handel im Internet ist fast ausschliesslich auf Finanzinstitute angewiesen, die als vertrauenswuerdige Dritte elektronische Zahlungen abwickeln. Obwohl das System fuer die meisten Transaktionen gut genug funktioniert, leidet es nach wie vor unter den inhärenten Schwaechen des vertrauensbasierten Modells. Vollstaendig unumkehrbare Transaktionen sind nicht wirklich moeglich, da Finanzinstitute die Vermittlung bei Streitigkeiten nicht vermeiden koennen. Die Kosten der Vermittlung erhoehen die Transaktionskosten, begrenzen die minimale praktische Transaktionsgroesse und schliessen die Moeglichkeit kleiner gelegentlicher Transaktionen aus, und es gibt breitere Kosten durch den Verlust der Moeglichkeit, unumkehrbare Zahlungen fuer unumkehrbare Dienstleistungen zu leisten. Mit der Moeglichkeit der Umkehrung breitet sich die Notwendigkeit von Vertrauen aus. Haendler muessen ihren Kunden gegenueber misstrauisch sein und sie nach mehr Informationen fragen, als sonst noetig waere. Ein gewisser Prozentsatz an Betrug wird als unvermeidlich akzeptiert. Diese Kosten und Zahlungsunsicherheiten koennen persoenlich durch die Verwendung physischer Waehrung vermieden werden, aber es gibt keinen Mechanismus, um Zahlungen ueber einen Kommunikationskanal ohne eine vertrauenswuerdige Partei zu leisten.

Was benoetigt wird, ist ein elektronisches Zahlungssystem, das auf kryptographischem Beweis anstelle von Vertrauen basiert und es zwei beliebigen willigen Parteien ermoeglicht, direkt miteinander zu handeln, ohne einen vertrauenswuerdigen Dritten zu benoetigen. Transaktionen, die rechnerisch unpraktisch umzukehren sind, wuerden Verkaeufer vor Betrug schuetzen, und routinemaessige Treuhandmechanismen koennten leicht implementiert werden, um Kaeufer zu schuetzen. In dieser Arbeit schlagen wir eine Loesung fuer das Problem der Doppelausgaben vor, die einen verteilten Peer-to-Peer-Zeitstempelserver verwendet, um einen rechnerischen Beweis der chronologischen Reihenfolge von Transaktionen zu erzeugen. Das System ist sicher, solange ehrliche Knoten gemeinsam mehr CPU-Leistung kontrollieren als jede kooperierende Gruppe von Angreiferknoten.

Introduction

Коммерция в Интернете стала почти исключительно зависеть от финансовых учреждений, выступающих в роли доверенных третьих сторон для обработки электронных платежей. Хотя система достаточно хорошо работает для большинства транзакций, она по-прежнему страдает от врожденных слабостей модели, основанной на доверии. Полностью необратимые транзакции фактически невозможны, поскольку финансовые учреждения не могут избежать посредничества в спорах. Стоимость посредничества увеличивает транзакционные издержки, ограничивая минимальный практический размер транзакции и исключая возможность мелких повседневных транзакций, а также существует более широкая цена в виде утраты возможности осуществлять необратимые платежи за необратимые услуги. С возможностью отмены потребность в доверии распространяется. Продавцы должны с осторожностью относиться к своим клиентам, запрашивая у них больше информации, чем было бы необходимо в ином случае. Определенный процент мошенничества принимается как неизбежный. Эти издержки и неопределенности платежей можно избежать при личных расчетах с использованием физической валюты, но не существует механизма для осуществления платежей по каналу связи без доверенной стороны.

Необходима электронная платежная система, основанная на криптографическом доказательстве вместо доверия, позволяющая любым двум желающим сторонам совершать сделки напрямую друг с другом без необходимости в доверенной третьей стороне. Транзакции, которые вычислительно непрактично отменить, защитили бы продавцов от мошенничества, а обычные механизмы условного депонирования могли бы быть легко реализованы для защиты покупателей. В данной работе мы предлагаем решение проблемы двойного расходования с использованием одноранговой распределенной системы серверов временных меток для генерации вычислительного доказательства хронологического порядка транзакций. Система безопасна до тех пор, пока честные узлы совместно контролируют больше вычислительной мощности CPU, чем любая кооперирующаяся группа атакующих узлов.

Transactions

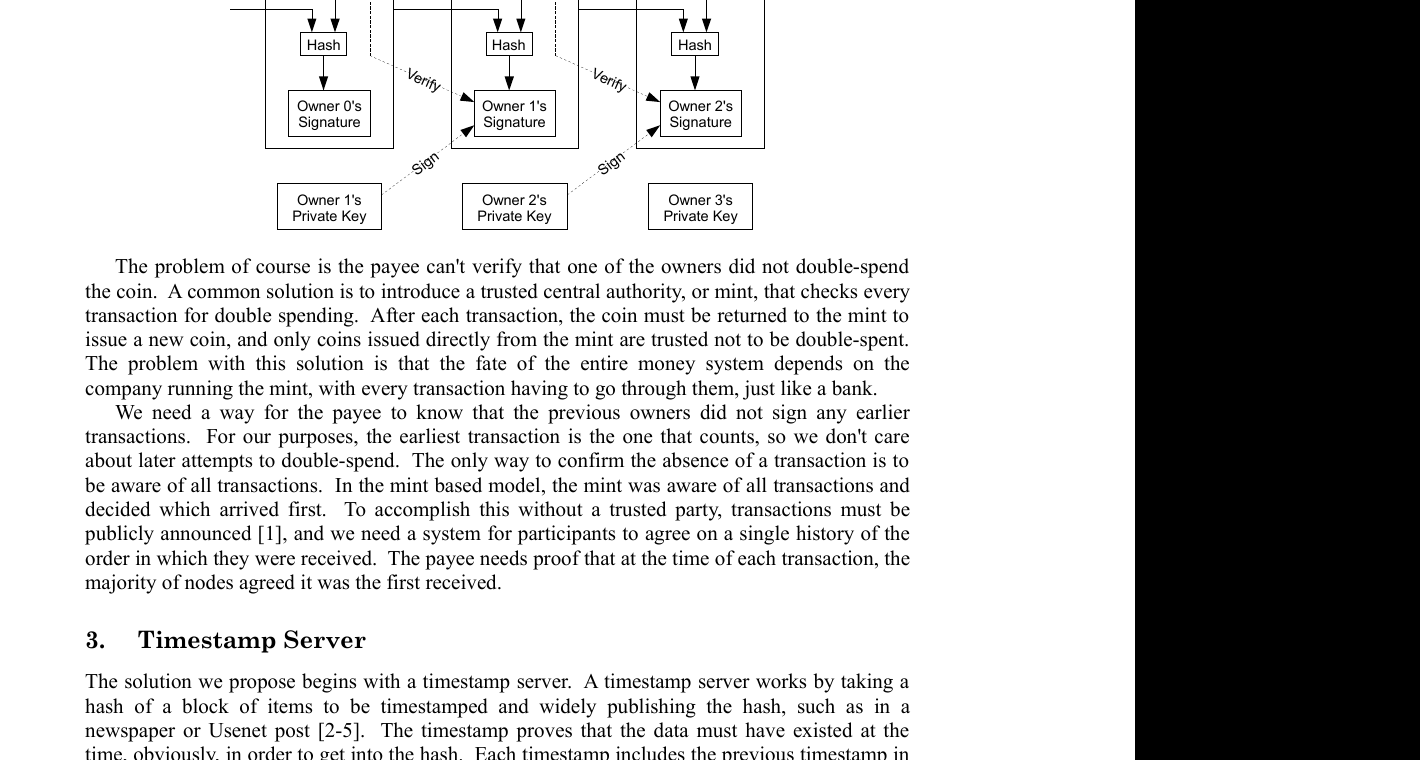

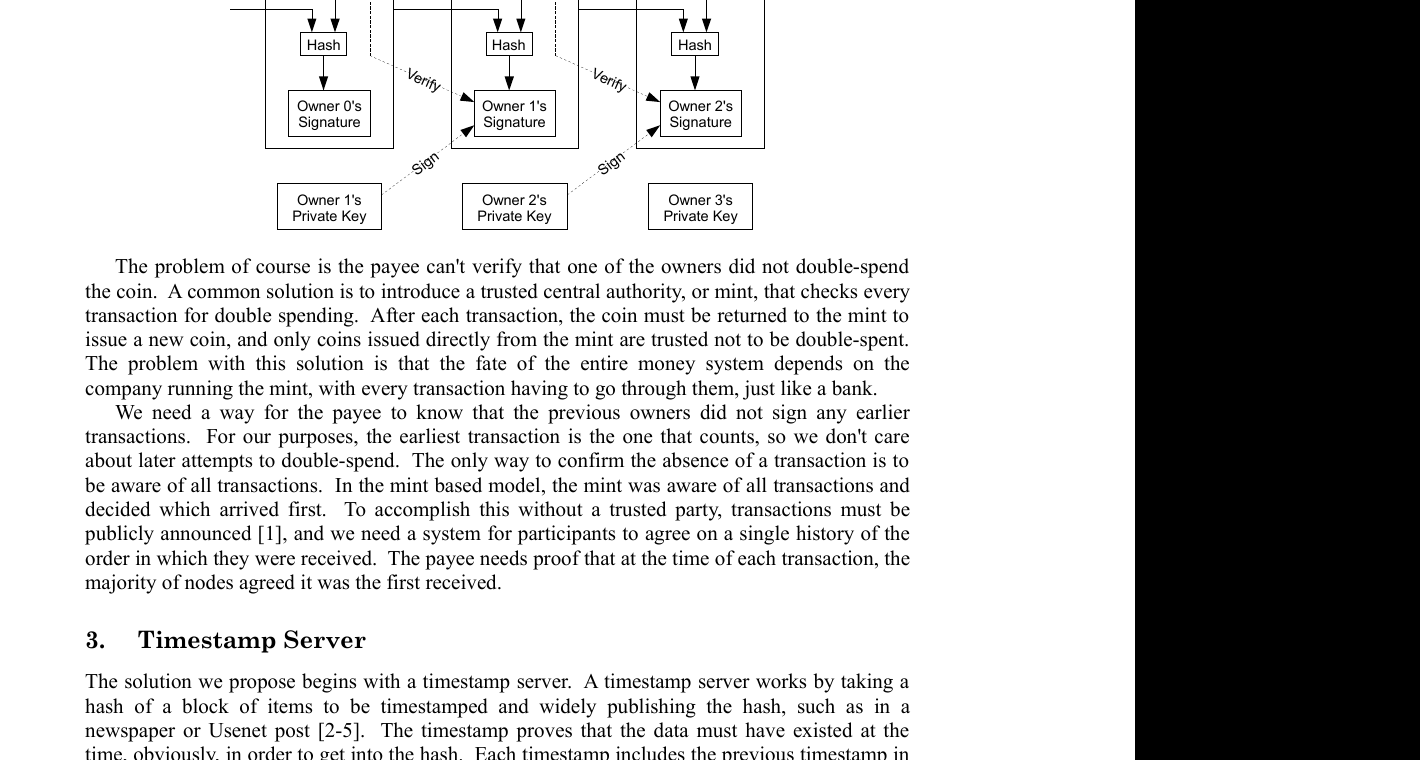

Wir definieren eine elektronische Muenze als eine Kette digitaler Signaturen. Jeder Eigentuemer uebertraegt die Muenze an den naechsten, indem er einen Hash der vorherigen Transaktion und den oeffentlichen Schluessel des naechsten Eigentuemers digital signiert und diese am Ende der Muenze anfuegt. Ein Zahlungsempfaenger kann die Signaturen ueberpruefen, um die Eigentuemerkette zu verifizieren.

Das Problem ist natuerlich, dass der Zahlungsempfaenger nicht ueberpruefen kann, ob einer der Eigentuemer die Muenze nicht doppelt ausgegeben hat. Eine gaengige Loesung besteht darin, eine vertrauenswuerdige zentrale Instanz, oder Muenzpraegeanstalt, einzufuehren, die jede Transaktion auf Doppelausgaben ueberprueft. Nach jeder Transaktion muss die Muenze an die Muenzpraegeanstalt zurueckgegeben werden, um eine neue Muenze auszugeben, und nur direkt von der Muenzpraegeanstalt ausgegebene Muenzen gelten als nicht doppelt ausgegeben. Das Problem bei dieser Loesung ist, dass das Schicksal des gesamten Geldsystems von dem Unternehmen abhaengt, das die Muenzpraegeanstalt betreibt, wobei jede Transaktion ueber sie abgewickelt werden muss, genau wie bei einer Bank.

Wir brauchen einen Weg, damit der Zahlungsempfaenger weiss, dass die frueheren Eigentuemer keine frueheren Transaktionen signiert haben. Fuer unsere Zwecke ist die frueheste Transaktion die massgebliche, sodass wir uns nicht um spaetere Versuche der Doppelausgabe kuemmern. Der einzige Weg, die Abwesenheit einer Transaktion zu bestaetigen, ist, alle Transaktionen zu kennen. Im Modell der Muenzpraegeanstalt kannte die Muenzpraegeanstalt alle Transaktionen und entschied, welche zuerst ankam. Um dies ohne eine vertrauenswuerdige Partei zu erreichen, muessen Transaktionen oeffentlich bekannt gegeben werden [^1], und wir brauchen ein System, damit die Teilnehmer sich auf eine einzige Geschichte der Reihenfolge einigen, in der sie empfangen wurden. Der Zahlungsempfaenger braucht den Beweis, dass zum Zeitpunkt jeder Transaktion die Mehrheit der Knoten zustimmte, dass sie die erste empfangene war.

Transactions

Мы определяем электронную монету как цепочку цифровых подписей. Каждый владелец передает монету следующему, подписывая цифровой подписью хеш предыдущей транзакции и открытый ключ следующего владельца и добавляя их в конец монеты. Получатель платежа может проверить подписи для верификации цепочки владения.

Проблема, разумеется, в том, что получатель платежа не может проверить, не потратил ли один из владельцев монету дважды. Распространенное решение заключается во введении доверенного центрального органа, или монетного двора, который проверяет каждую транзакцию на предмет двойного расходования. После каждой транзакции монета должна быть возвращена на монетный двор для выпуска новой монеты, и только монеты, выпущенные непосредственно монетным двором, считаются не потраченными дважды. Проблема этого решения в том, что судьба всей денежной системы зависит от компании, управляющей монетным двором, и каждая транзакция должна проходить через них, как через банк.

Нам нужен способ, позволяющий получателю платежа знать, что предыдущие владельцы не подписывали никаких более ранних транзакций. Для наших целей самая ранняя транзакция является определяющей, поэтому нас не беспокоят последующие попытки двойного расходования. Единственный способ подтвердить отсутствие транзакции — быть осведомленным обо всех транзакциях. В модели монетного двора монетный двор знал обо всех транзакциях и решал, какая поступила первой. Чтобы достичь этого без доверенной стороны, транзакции должны быть объявлены публично [^1], и нам нужна система, позволяющая участникам согласовать единую историю порядка, в котором они были получены. Получателю платежа нужно доказательство того, что в момент каждой транзакции большинство узлов согласились, что она была получена первой.

Timestamp Server

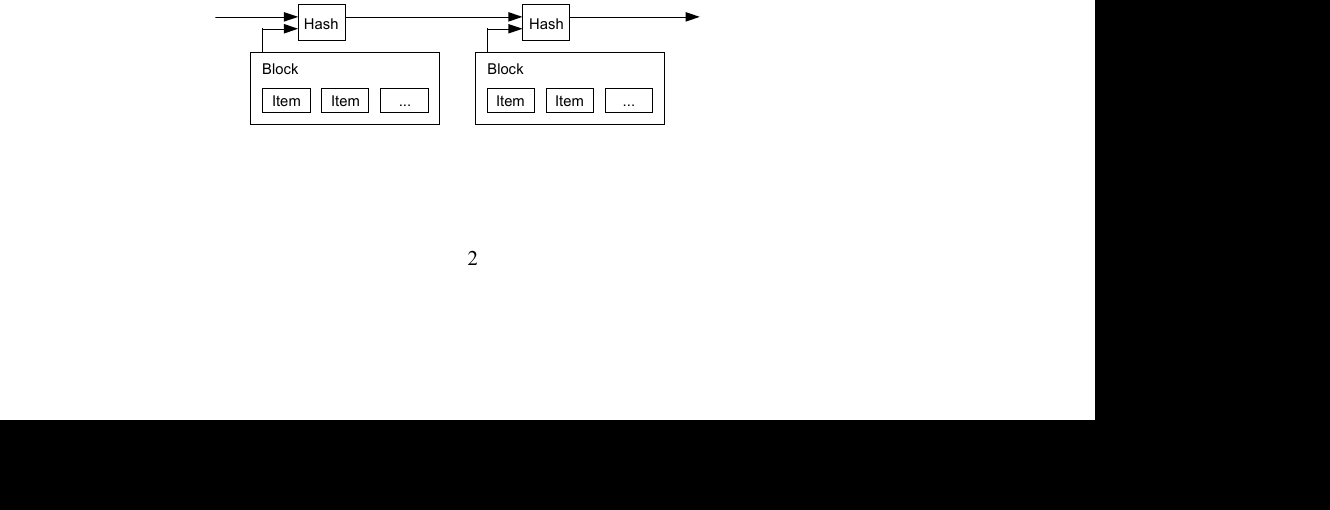

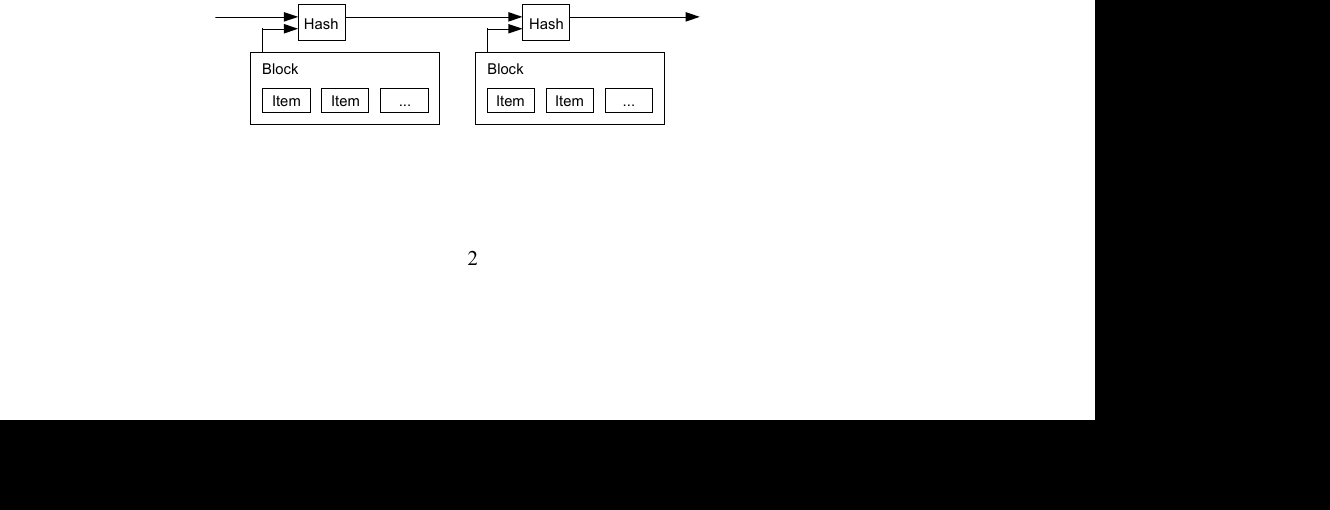

Die von uns vorgeschlagene Loesung beginnt mit einem Zeitstempelserver. Ein Zeitstempelserver funktioniert, indem er einen Hash eines Blocks von Elementen nimmt, die mit einem Zeitstempel versehen werden sollen, und den Hash breit veroeffentlicht, beispielsweise in einer Zeitung oder einem Usenet-Beitrag [^2] [^3] [^4] [^5]. Der Zeitstempel beweist, dass die Daten offensichtlich zu diesem Zeitpunkt existiert haben muessen, um in den Hash aufgenommen zu werden. Jeder Zeitstempel enthaelt den vorherigen Zeitstempel in seinem Hash und bildet so eine Kette, wobei jeder zusaetzliche Zeitstempel die vorherigen verstaerkt.

Timestamp Server

Предлагаемое нами решение начинается с сервера временных меток. Сервер временных меток работает, беря хеш блока элементов, которым нужно присвоить временную метку, и широко публикуя этот хеш, например, в газете или посте Usenet [^2] [^3] [^4] [^5]. Временная метка доказывает, что данные, очевидно, должны были существовать в это время, чтобы попасть в хеш. Каждая временная метка включает предыдущую временную метку в свой хеш, образуя цепочку, где каждая дополнительная временная метка усиливает предыдущие.

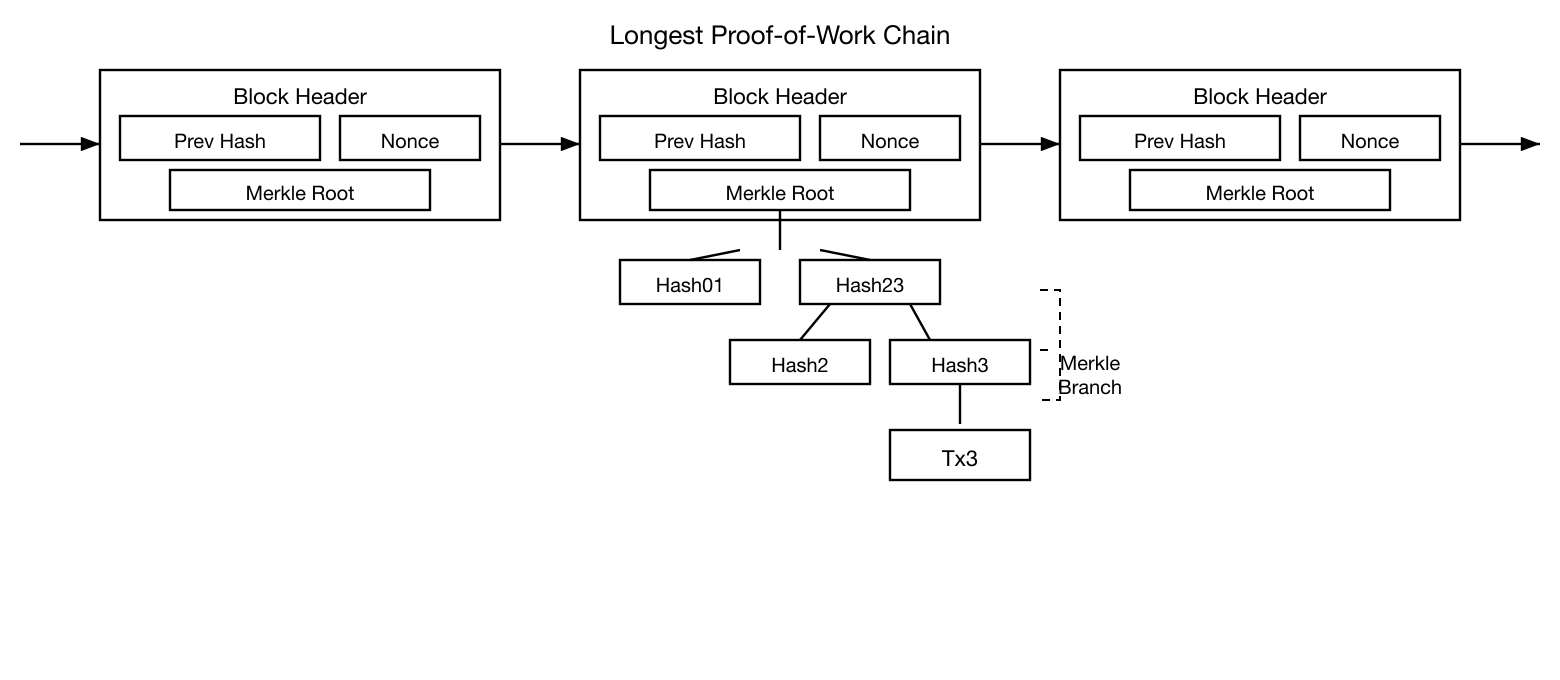

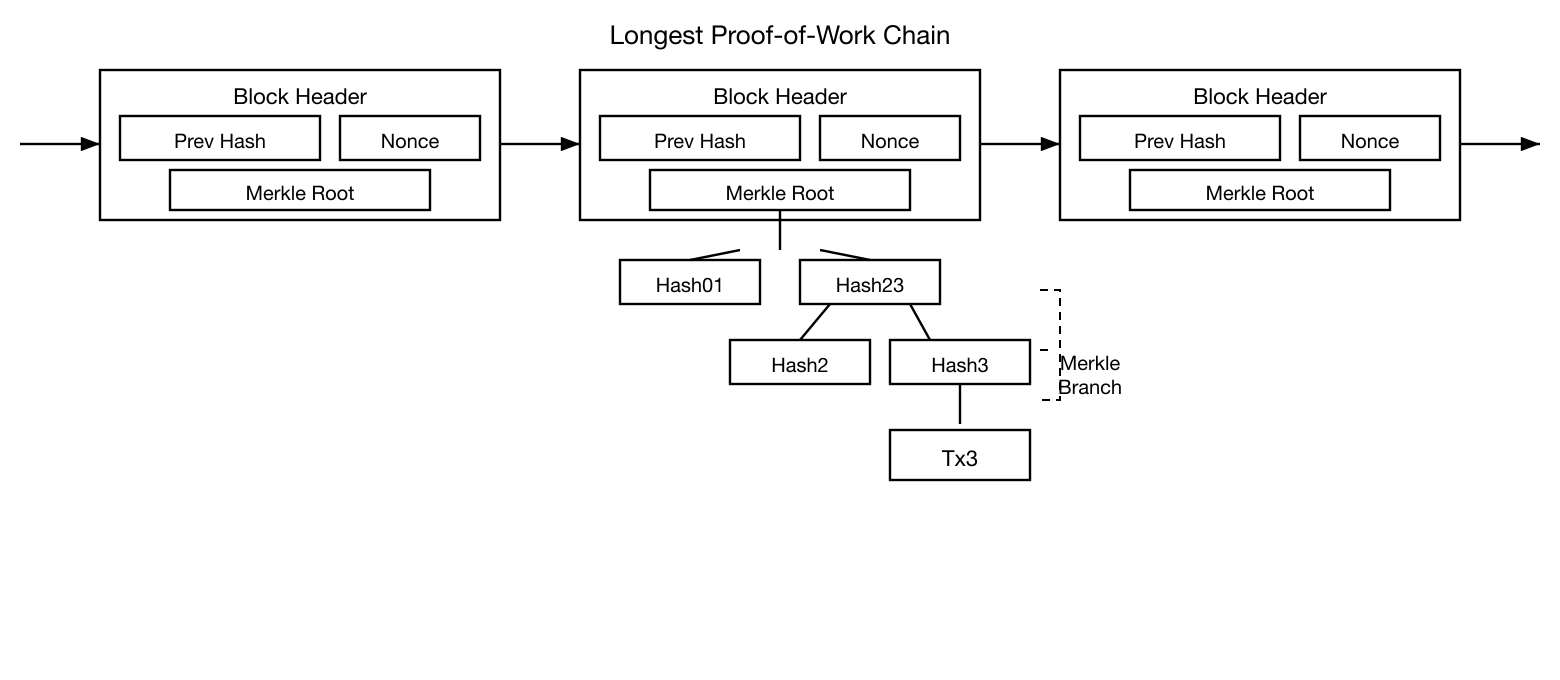

Proof-of-Work

Um einen verteilten Zeitstempelserver auf Peer-to-Peer-Basis zu implementieren, muessen wir ein Proof-of-Work-System aehnlich dem Hashcash von Adam Back [^6] verwenden, anstatt Zeitungen oder Usenet-Beitraege. Der Proof-of-Work beinhaltet die Suche nach einem Wert, dessen Hash, beispielsweise mit SHA-256, mit einer bestimmten Anzahl von Null-Bits beginnt. Der durchschnittlich erforderliche Arbeitsaufwand ist exponentiell in der Anzahl der erforderlichen Null-Bits und kann durch Ausfuehren eines einzigen Hash verifiziert werden.

Fuer unser Zeitstempel-Netzwerk implementieren wir den Proof-of-Work, indem wir einen Nonce im Block inkrementieren, bis ein Wert gefunden wird, der dem Hash des Blocks die erforderlichen Null-Bits gibt. Sobald die CPU-Leistung aufgewendet wurde, um den Proof-of-Work zu erfuellen, kann der Block nicht geaendert werden, ohne die Arbeit erneut durchzufuehren. Da spaetere Bloecke danach verkettet werden, wuerde die Arbeit zur Aenderung des Blocks das erneute Durchfuehren aller nachfolgenden Bloecke umfassen.

Der Proof-of-Work loest auch das Problem der Bestimmung der Repraesentation bei Mehrheitsentscheidungen. Wenn die Mehrheit auf einem-IP-Adresse-eine-Stimme-Prinzip basieren wuerde, koennte sie von jedem unterlaufen werden, der in der Lage ist, viele IPs zuzuweisen. Proof-of-Work ist im Wesentlichen ein-CPU-eine-Stimme. Die Mehrheitsentscheidung wird durch die laengste Kette repraesentiert, in die der groesste Proof-of-Work-Aufwand investiert wurde. Wenn die Mehrheit der CPU-Leistung von ehrlichen Knoten kontrolliert wird, wird die ehrliche Kette am schnellsten wachsen und alle konkurrierenden Ketten ueberholen. Um einen vergangenen Block zu aendern, muesste ein Angreifer den Proof-of-Work des Blocks und aller nachfolgenden Bloecke erneut durchfuehren und dann die Arbeit der ehrlichen Knoten einholen und uebertreffen. Wir werden spaeter zeigen, dass die Wahrscheinlichkeit, dass ein langsamerer Angreifer aufholt, exponentiell abnimmt, wenn nachfolgende Bloecke hinzugefuegt werden.

Um die zunehmende Hardwaregeschwindigkeit und das variierende Interesse am Betrieb von Knoten im Laufe der Zeit zu kompensieren, wird die Proof-of-Work-Schwierigkeit durch einen gleitenden Durchschnitt bestimmt, der auf eine durchschnittliche Anzahl von Bloecken pro Stunde abzielt. Wenn sie zu schnell erzeugt werden, steigt die Schwierigkeit.

Proof-of-Work

Для реализации распределенного сервера временных меток на одноранговой основе нам потребуется использовать систему proof-of-work, аналогичную Hashcash Адама Бэка [^6], вместо газет или постов Usenet. Proof-of-work включает поиск значения, хеш которого, например при использовании SHA-256, начинается с определенного количества нулевых битов. Средний объем работы, необходимый для этого, экспоненциально зависит от количества требуемых нулевых битов и может быть проверен выполнением одного хеширования.

Для нашей сети временных меток мы реализуем proof-of-work путем увеличения nonce в блоке до тех пор, пока не будет найдено значение, дающее хешу блока требуемое количество нулевых битов. После того как затрачена вычислительная мощность CPU для удовлетворения proof-of-work, блок не может быть изменен без повторного выполнения работы. Поскольку последующие блоки связываются после него, работа по изменению блока включала бы повторное выполнение всех блоков после него.

Proof-of-work также решает проблему определения представительства при принятии решений большинством. Если бы большинство определялось по принципу один-IP-адрес-один-голос, оно могло бы быть подорвано любым, кто способен выделить множество IP-адресов. Proof-of-work — это, по сути, один-CPU-один-голос. Решение большинства представлено самой длинной цепочкой, в которую вложен наибольший объем работы proof-of-work. Если большая часть мощности CPU контролируется честными узлами, честная цепочка будет расти быстрее всех и опережать любые конкурирующие цепочки. Чтобы изменить прошлый блок, атакующему пришлось бы повторно выполнить proof-of-work этого блока и всех последующих блоков, а затем догнать и превзойти работу честных узлов. Позже мы покажем, что вероятность того, что более медленный атакующий догонит, экспоненциально уменьшается по мере добавления последующих блоков.

Для компенсации возрастающей скорости оборудования и меняющегося интереса к запуску узлов с течением времени сложность proof-of-work определяется скользящим средним, нацеленным на среднее количество блоков в час. Если они генерируются слишком быстро, сложность возрастает.

Network

Die Schritte zum Betrieb des Netzwerks sind wie folgt:

- Neue Transaktionen werden an alle Knoten gesendet.

- Jeder Knoten sammelt neue Transaktionen in einem Block.

- Jeder Knoten arbeitet daran, einen schwierigen Proof-of-Work fuer seinen Block zu finden.

- Wenn ein Knoten einen Proof-of-Work findet, sendet er den Block an alle Knoten.

- Knoten akzeptieren den Block nur, wenn alle Transaktionen darin gueltig sind und nicht bereits ausgegeben wurden.

- Knoten druecken ihre Akzeptanz des Blocks aus, indem sie an der Erstellung des naechsten Blocks in der Kette arbeiten und dabei den Hash des akzeptierten Blocks als vorherigen Hash verwenden.

Knoten betrachten immer die laengste Kette als die korrekte und arbeiten weiter daran, sie zu verlaengern. Wenn zwei Knoten gleichzeitig verschiedene Versionen des naechsten Blocks senden, koennen einige Knoten die eine oder die andere zuerst empfangen. In diesem Fall arbeiten sie an der zuerst empfangenen, speichern aber den anderen Zweig fuer den Fall, dass er laenger wird. Der Gleichstand wird gebrochen, wenn der naechste Proof-of-Work gefunden wird und ein Zweig laenger wird; die Knoten, die am anderen Zweig gearbeitet haben, wechseln dann zum laengeren.

Die Uebertragung neuer Transaktionen muss nicht unbedingt alle Knoten erreichen. Solange sie viele Knoten erreichen, werden sie in Kuerze in einen Block aufgenommen. Block-Uebertragungen sind ebenfalls tolerant gegenueber verlorenen Nachrichten. Wenn ein Knoten einen Block nicht empfaengt, wird er ihn anfordern, wenn er den naechsten Block empfaengt und erkennt, dass er einen verpasst hat.

Network

Шаги для работы сети следующие:

- Новые транзакции рассылаются всем узлам.

- Каждый узел собирает новые транзакции в блок.

- Каждый узел работает над поиском сложного proof-of-work для своего блока.

- Когда узел находит proof-of-work, он рассылает блок всем узлам.

- Узлы принимают блок, только если все транзакции в нем действительны и не были потрачены ранее.

- Узлы выражают свое принятие блока, работая над созданием следующего блока в цепочке, используя хеш принятого блока в качестве предыдущего хеша.

Узлы всегда считают самую длинную цепочку правильной и продолжают работать над ее удлинением. Если два узла одновременно рассылают разные версии следующего блока, некоторые узлы могут получить одну или другую первой. В этом случае они работают над той, которую получили первой, но сохраняют другую ветвь на случай, если она станет длиннее. Ничья будет разрешена, когда будет найден следующий proof-of-work и одна ветвь станет длиннее; узлы, работавшие над другой ветвью, тогда переключатся на более длинную.

Рассылка новых транзакций не обязательно должна достигать всех узлов. Пока они достигают многих узлов, они попадут в блок в скором времени. Рассылка блоков также устойчива к потере сообщений. Если узел не получает блок, он запросит его при получении следующего блока, осознав, что пропустил один.

Incentive

Konventionsgemaess ist die erste Transaktion in einem Block eine spezielle Transaktion, die eine neue Muenze erzeugt, die dem Ersteller des Blocks gehoert. Dies fuegt einen Anreiz fuer Knoten hinzu, das Netzwerk zu unterstuetzen, und bietet eine Moeglichkeit, Muenzen anfaenglich in Umlauf zu bringen, da es keine zentrale Instanz gibt, die sie ausgibt. Die stetige Hinzufuegung einer konstanten Menge neuer Muenzen ist analog zu Goldschuerfer, die Ressourcen aufwenden, um Gold in Umlauf zu bringen. In unserem Fall werden CPU-Zeit und Elektrizitaet aufgewendet.

Der Anreiz kann auch durch Transaktionsgebuehren finanziert werden. Wenn der Ausgabewert einer Transaktion geringer ist als ihr Eingabewert, ist die Differenz eine Transaktionsgebuehr, die zum Anreizwert des Blocks hinzugefuegt wird, der die Transaktion enthaelt. Sobald eine vorbestimmte Anzahl von Muenzen in Umlauf gekommen ist, kann der Anreiz vollstaendig auf Transaktionsgebuehren uebergehen und voellig inflationsfrei sein.

Der Anreiz kann dazu beitragen, Knoten zu ermutigen, ehrlich zu bleiben. Wenn ein gieriger Angreifer in der Lage ist, mehr CPU-Leistung als alle ehrlichen Knoten zusammenzubringen, muesste er sich entscheiden, ob er sie nutzt, um Menschen zu betruegen, indem er seine Zahlungen zurueckerobert, oder ob er sie nutzt, um neue Muenzen zu erzeugen. Er sollte es profitabler finden, nach den Regeln zu spielen, die ihn mit mehr neuen Muenzen beguenstigen als alle anderen zusammen, als das System und die Gueltigkeit seines eigenen Vermoegens zu untergraben.

Incentive

По соглашению, первая транзакция в блоке является специальной транзакцией, которая создает новую монету, принадлежащую создателю блока. Это добавляет стимул для узлов поддерживать сеть и обеспечивает способ первоначального распределения монет в обращение, поскольку нет центрального органа для их выпуска. Постоянное добавление фиксированного количества новых монет аналогично тому, как золотодобытчики тратят ресурсы для добавления золота в обращение. В нашем случае расходуется процессорное время и электроэнергия.

Стимул также может финансироваться за счет комиссий за транзакции. Если выходное значение транзакции меньше ее входного значения, разница представляет собой комиссию за транзакцию, которая добавляется к стимулирующему значению блока, содержащего транзакцию. Как только заранее определенное количество монет поступит в обращение, стимул может полностью перейти на комиссии за транзакции и быть полностью свободным от инфляции.

Стимул может помочь побудить узлы оставаться честными. Если жадный атакующий сможет собрать больше вычислительной мощности CPU, чем все честные узлы, ему придется выбирать между использованием ее для обмана людей путем возврата своих платежей или использованием ее для генерации новых монет. Ему должно быть выгоднее играть по правилам, которые дают ему больше новых монет, чем всем остальным вместе взятым, чем подрывать систему и обесценивать собственное богатство.

Reclaiming Disk Space

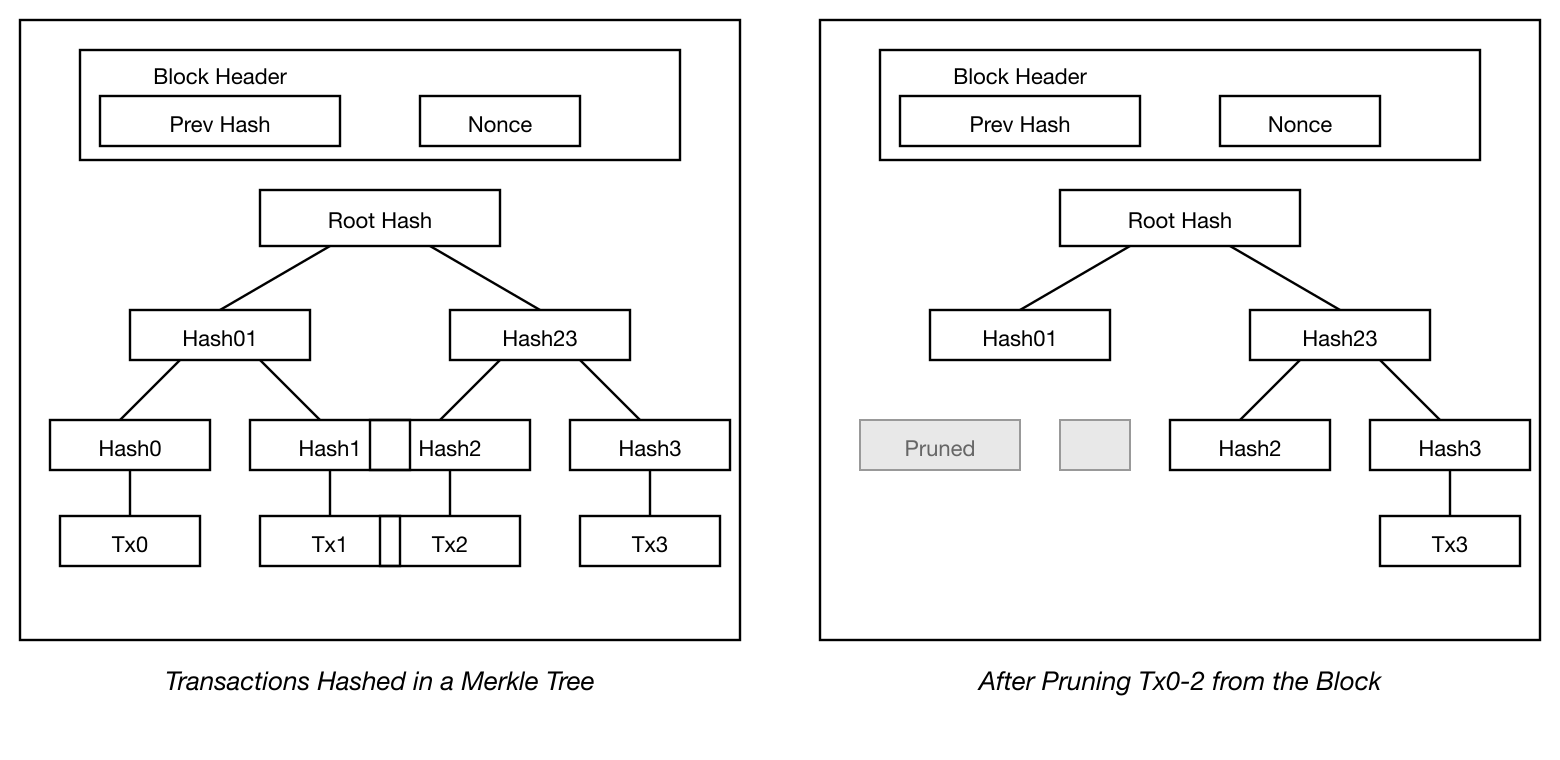

Sobald die letzte Transaktion in einer Muenze unter genuegend Bloecken begraben ist, koennen die ausgegebenen Transaktionen davor verworfen werden, um Speicherplatz zu sparen. Um dies zu ermoeglichen, ohne den Hash des Blocks zu brechen, werden Transaktionen in einem Merkle Tree [^7] [^2] [^5] gehasht, wobei nur die Wurzel im Hash des Blocks enthalten ist. Alte Bloecke koennen dann durch Abschneiden von Aesten des Baums komprimiert werden. Die inneren Hashes muessen nicht gespeichert werden.

Ein Block-Header ohne Transaktionen waere etwa 80 Bytes gross. Wenn wir annehmen, dass Bloecke alle 10 Minuten erzeugt werden, ergeben sich 80 Bytes * 6 * 24 * 365 = 4,2 MB pro Jahr. Da Computersysteme im Jahr 2008 typischerweise mit 2 GB RAM verkauft wurden und das Mooresche Gesetz ein aktuelles Wachstum von 1,2 GB pro Jahr vorhersagt, sollte die Speicherung kein Problem darstellen, selbst wenn die Block-Header im Speicher gehalten werden muessen.

Reclaiming Disk Space

Как только последняя транзакция в монете оказывается погребена под достаточным количеством блоков, потраченные транзакции до нее могут быть отброшены для экономии дискового пространства. Чтобы обеспечить это без нарушения хеша блока, транзакции хешируются в дереве Меркла (Merkle Tree) [^7] [^2] [^5], и только корень включается в хеш блока. Старые блоки затем могут быть сжаты путем отсечения ветвей дерева. Внутренние хеши не нужно хранить.

Заголовок блока без транзакций занимал бы около 80 байт. Если предположить, что блоки генерируются каждые 10 минут, 80 байт * 6 * 24 * 365 = 4,2 МБ в год. При том, что компьютерные системы обычно продавались с 2 ГБ ОЗУ по состоянию на 2008 год, а закон Мура предсказывает текущий рост в 1,2 ГБ в год, хранение не должно быть проблемой, даже если заголовки блоков необходимо хранить в памяти.

Simplified Payment Verification

Es ist moeglich, Zahlungen zu verifizieren, ohne einen vollstaendigen Netzwerkknoten zu betreiben. Ein Benutzer muss lediglich eine Kopie der Block-Header der laengsten Proof-of-Work-Kette aufbewahren, die er durch Abfragen von Netzwerkknoten erhalten kann, bis er ueberzeugt ist, dass er die laengste Kette hat, und den Merkle-Zweig erhalten, der die Transaktion mit dem Block verknuepft, in dem sie mit einem Zeitstempel versehen wurde. Er kann die Transaktion nicht selbst ueberpruefen, aber indem er sie mit einem Platz in der Kette verknuepft, kann er sehen, dass ein Netzwerkknoten sie akzeptiert hat, und nach ihr hinzugefuegte Bloecke bestaetigen weiter, dass das Netzwerk sie akzeptiert hat.

Somit ist die Verifizierung zuverlaessig, solange ehrliche Knoten das Netzwerk kontrollieren, ist aber anfaelliger, wenn das Netzwerk von einem Angreifer uebernommen wird. Waehrend Netzwerkknoten Transaktionen selbst verifizieren koennen, kann die vereinfachte Methode durch gefaelschte Transaktionen eines Angreifers getaeuscht werden, solange der Angreifer das Netzwerk weiterhin dominieren kann. Eine Strategie zum Schutz dagegen waere, Warnungen von Netzwerkknoten zu akzeptieren, wenn sie einen ungueltigen Block erkennen, was die Software des Benutzers auffordert, den vollstaendigen Block und die gemeldeten Transaktionen herunterzuladen, um die Inkonsistenz zu bestaetigen. Unternehmen, die haeufig Zahlungen erhalten, werden wahrscheinlich weiterhin ihre eigenen Knoten betreiben wollen, um unabhaengigere Sicherheit und schnellere Verifizierung zu gewaehrleisten.

Simplified Payment Verification

Можно проверять платежи, не запуская полный сетевой узел. Пользователю нужно лишь хранить копию заголовков блоков самой длинной цепочки proof-of-work, которую он может получить, опрашивая сетевые узлы, пока не убедится, что имеет самую длинную цепочку, и получить ветвь Меркла, связывающую транзакцию с блоком, в котором она получила временную метку. Он не может проверить транзакцию самостоятельно, но, связав ее с местом в цепочке, он может увидеть, что сетевой узел принял ее, и блоки, добавленные после нее, дополнительно подтверждают, что сеть ее приняла.

Таким образом, проверка надежна, пока честные узлы контролируют сеть, но более уязвима, если сеть захвачена атакующим. В то время как сетевые узлы могут самостоятельно проверять транзакции, упрощенный метод может быть обманут сфабрикованными транзакциями атакующего, пока тот может продолжать доминировать в сети. Одной из стратегий защиты от этого было бы принятие предупреждений от сетевых узлов при обнаружении ими недействительного блока, побуждающих программное обеспечение пользователя загрузить полный блок и отмеченные транзакции для подтверждения несоответствия. Предприятия, получающие частые платежи, вероятно, по-прежнему захотят запускать собственные узлы для более независимой безопасности и более быстрой проверки.

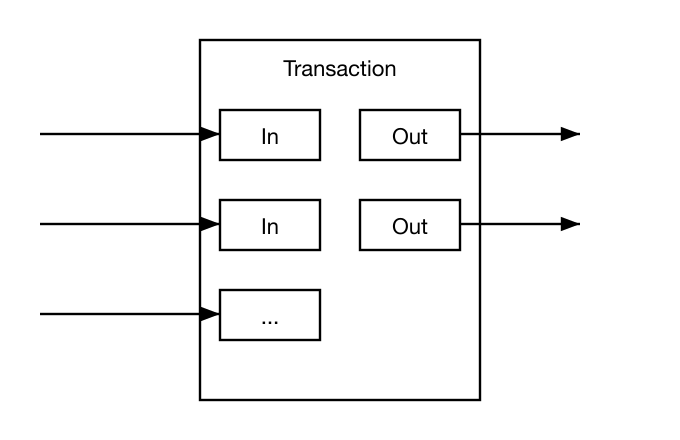

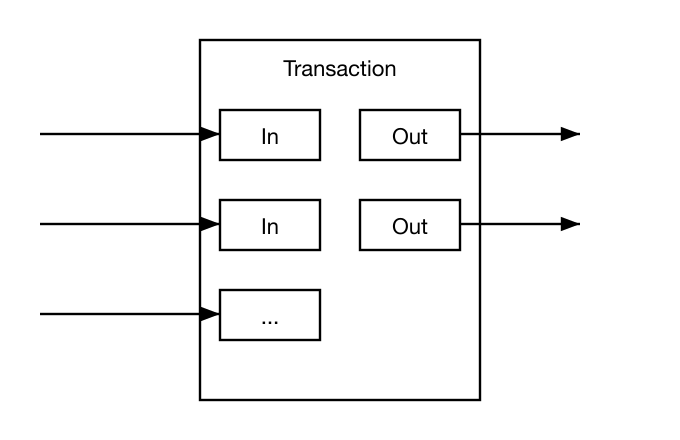

Combining and Splitting Value

Obwohl es moeglich waere, Muenzen einzeln zu behandeln, waere es unpraktisch, fuer jeden Cent in einer Ueberweisung eine separate Transaktion durchzufuehren. Um das Aufteilen und Zusammenfuehren von Werten zu ermoeglichen, enthalten Transaktionen mehrere Eingaben und Ausgaben. Normalerweise gibt es entweder eine einzelne Eingabe von einer groesseren vorherigen Transaktion oder mehrere Eingaben, die kleinere Betraege zusammenfuehren, und hoechstens zwei Ausgaben: eine fuer die Zahlung und eine fuer die Rueckgabe des Wechselgeldes, falls vorhanden, an den Absender.

Es ist zu beachten, dass Fan-out, bei dem eine Transaktion von mehreren Transaktionen abhaengt und diese wiederum von vielen weiteren, hier kein Problem darstellt. Es besteht nie die Notwendigkeit, eine vollstaendige eigenstaendige Kopie der Historie einer Transaktion zu extrahieren.

Combining and Splitting Value

Хотя было бы возможно обрабатывать монеты по отдельности, было бы неудобно создавать отдельную транзакцию для каждого цента при переводе. Чтобы позволить разделение и объединение стоимости, транзакции содержат несколько входов и выходов. Обычно будет либо один вход от более крупной предыдущей транзакции, либо несколько входов, объединяющих меньшие суммы, и не более двух выходов: один для платежа и один для возврата сдачи, если таковая имеется, отправителю.

Следует отметить, что разветвление (fan-out), когда транзакция зависит от нескольких транзакций, а те, в свою очередь, зависят от еще большего числа, здесь не является проблемой. Никогда нет необходимости извлекать полную самостоятельную копию истории транзакции.

Privacy

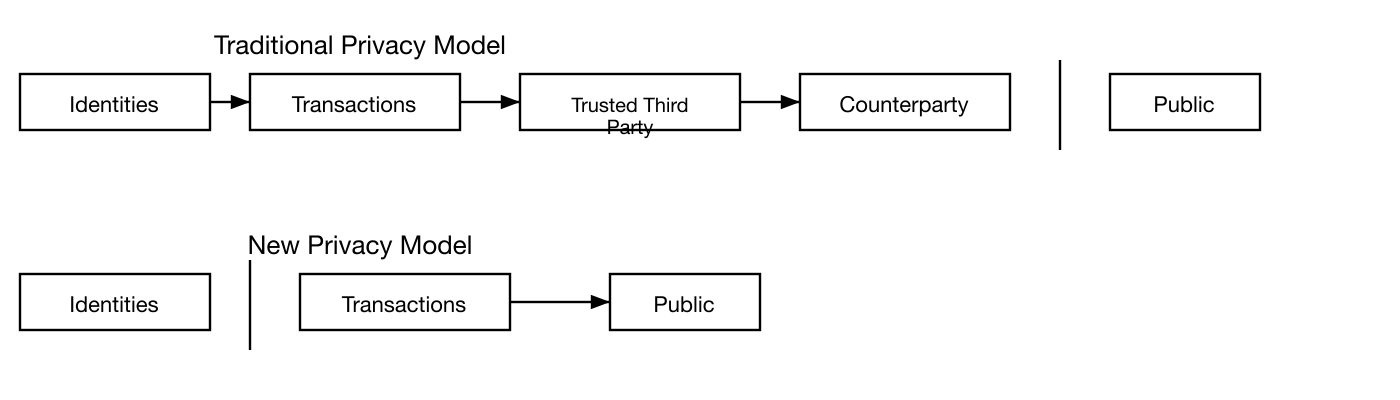

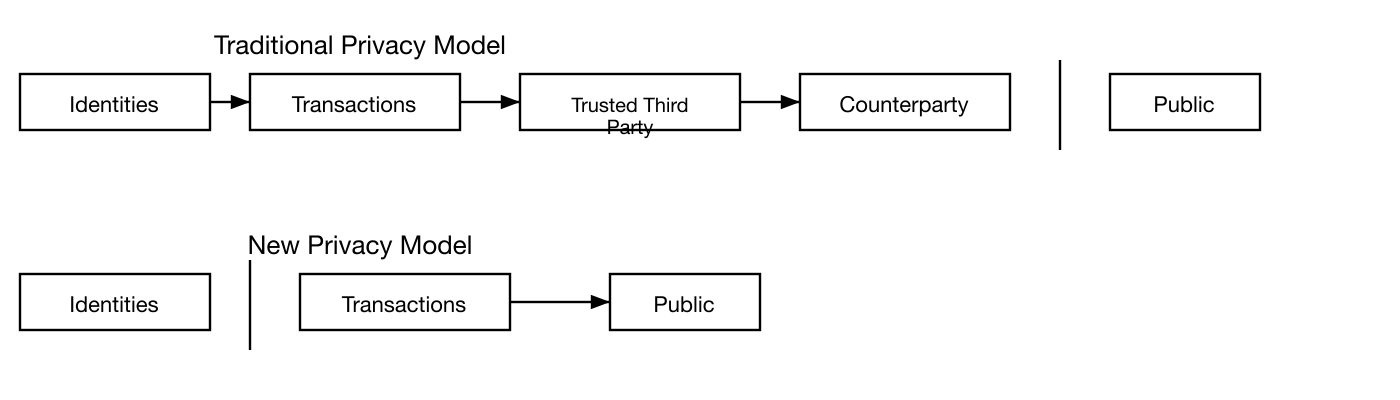

Das traditionelle Bankmodell erreicht ein gewisses Mass an Privatsphaere, indem es den Zugang zu Informationen auf die beteiligten Parteien und den vertrauenswuerdigen Dritten beschraenkt. Die Notwendigkeit, alle Transaktionen oeffentlich bekannt zu geben, schliesst diese Methode aus, aber die Privatsphaere kann dennoch gewahrt werden, indem der Informationsfluss an einer anderen Stelle unterbrochen wird: indem die oeffentlichen Schluessel anonym gehalten werden. Die Oeffentlichkeit kann sehen, dass jemand einen Betrag an jemand anderen sendet, aber ohne Informationen, die die Transaktion mit jemandem verknuepfen. Dies ist vergleichbar mit dem Informationsniveau, das von Boersen veroeffentlicht wird, wo die Zeit und Groesse einzelner Geschaefte, das "Band", oeffentlich gemacht werden, aber ohne zu sagen, wer die Parteien waren.

Als zusaetzliche Schutzmassnahme sollte fuer jede Transaktion ein neues Schluesselpaar verwendet werden, um zu verhindern, dass sie mit einem gemeinsamen Eigentuemer verknuepft werden. Einige Verknuepfungen sind bei Transaktionen mit mehreren Eingaben dennoch unvermeidlich, die notwendigerweise offenbaren, dass ihre Eingaben demselben Eigentuemer gehoerten. Das Risiko besteht darin, dass bei Offenlegung des Eigentuemers eines Schluessels die Verknuepfung andere Transaktionen aufdecken koennte, die demselben Eigentuemer gehoerten.

Privacy

Традиционная банковская модель обеспечивает определенный уровень конфиденциальности, ограничивая доступ к информации вовлеченными сторонами и доверенной третьей стороной. Необходимость публично объявлять все транзакции исключает этот метод, но конфиденциальность все еще может быть сохранена путем прерывания потока информации в другом месте: путем сохранения анонимности открытых ключей. Общественность может видеть, что кто-то отправляет сумму кому-то другому, но без информации, связывающей транзакцию с кем-либо. Это аналогично уровню информации, публикуемой фондовыми биржами, где время и объем отдельных сделок, «лента», делаются публичными, но без указания того, кем были стороны.

В качестве дополнительного барьера для каждой транзакции следует использовать новую пару ключей, чтобы предотвратить их привязку к общему владельцу. Некоторая связь по-прежнему неизбежна при транзакциях с несколькими входами, которые неизбежно раскрывают, что их входы принадлежали одному владельцу. Риск состоит в том, что если владелец ключа будет раскрыт, связывание может раскрыть другие транзакции, принадлежавшие тому же владельцу.

Calculations

Wir betrachten das Szenario eines Angreifers, der versucht, eine alternative Kette schneller als die ehrliche Kette zu erzeugen. Selbst wenn dies gelingt, oeffnet es das System nicht fuer willkuerliche Aenderungen, wie das Erzeugen von Wert aus dem Nichts oder das Nehmen von Geld, das nie dem Angreifer gehoerte. Knoten werden eine ungueltige Transaktion nicht als Zahlung akzeptieren, und ehrliche Knoten werden niemals einen Block akzeptieren, der solche enthaelt. Ein Angreifer kann nur versuchen, eine seiner eigenen Transaktionen zu aendern, um Geld zurueckzubekommen, das er kuerzlich ausgegeben hat.

Das Rennen zwischen der ehrlichen Kette und der Angreiferkette kann als binomiale Irrfahrt (Binomial Random Walk) charakterisiert werden. Das Erfolgsereignis ist die Verlaengerung der ehrlichen Kette um einen Block, wodurch ihr Vorsprung um +1 steigt, und das Misserfolgsereignis ist die Verlaengerung der Angreiferkette um einen Block, wodurch der Abstand um -1 sinkt.

Die Wahrscheinlichkeit, dass ein Angreifer von einem gegebenen Rueckstand aufholt, ist analog zum Problem des Ruins des Spielers (Gambler's Ruin). Angenommen, ein Spieler mit unbegrenztem Kredit beginnt mit einem Defizit und spielt potenziell eine unendliche Anzahl von Versuchen, um den Ausgleich zu erreichen. Wir koennen die Wahrscheinlichkeit berechnen, dass er jemals den Ausgleich erreicht, oder dass ein Angreifer jemals die ehrliche Kette einholt, wie folgt [^8]:

p = Wahrscheinlichkeit, dass ein ehrlicher Knoten den naechsten Block findet

q = Wahrscheinlichkeit, dass der Angreifer den naechsten Block findet

q = Wahrscheinlichkeit, dass der Angreifer jemals aufholt, wenn er z Bloecke zurueckliegt

\[ qz = \begin{cases} 1 & \text{wenn } p \leq q \\ \left(\frac{q}{p}\right) z & \text{wenn } p > q \end{cases} \]

Unter der Annahme, dass p q, sinkt die Wahrscheinlichkeit exponentiell mit der Anzahl der Bloecke, die der Angreifer aufholen muss. Wenn die Chancen gegen ihn stehen und er nicht frueh einen gluecklichen Vorstoss macht, werden seine Chancen verschwindend gering, je weiter er zurueckfaellt.

Wir betrachten nun, wie lange der Empfaenger einer neuen Transaktion warten muss, bevor er ausreichend sicher sein kann, dass der Absender die Transaktion nicht aendern kann. Wir nehmen an, dass der Absender ein Angreifer ist, der den Empfaenger eine Zeit lang glauben lassen will, dass er ihn bezahlt hat, und dann nach einiger Zeit auf Zahlung an sich selbst umschaltet. Der Empfaenger wird benachrichtigt, wenn dies geschieht, aber der Absender hofft, dass es zu spaet sein wird.

Der Empfaenger erzeugt ein neues Schluesselpaar und gibt den oeffentlichen Schluessel kurz vor der Signierung an den Absender. Dies verhindert, dass der Absender eine Kette von Bloecken im Voraus vorbereitet, indem er kontinuierlich daran arbeitet, bis er gluecklich genug ist, weit genug voraus zu kommen, und dann die Transaktion zu diesem Zeitpunkt ausfuehrt. Sobald die Transaktion gesendet ist, beginnt der unehrliche Absender im Geheimen an einer parallelen Kette zu arbeiten, die eine alternative Version seiner Transaktion enthaelt.

Der Empfaenger wartet, bis die Transaktion einem Block hinzugefuegt wurde und z Bloecke danach verknuepft wurden. Er kennt nicht den genauen Fortschritt des Angreifers, aber unter der Annahme, dass die ehrlichen Bloecke die durchschnittlich erwartete Zeit pro Block benoetigten, wird der potenzielle Fortschritt des Angreifers eine Poisson-Verteilung mit dem Erwartungswert sein:

\[ \lambda = z\frac{q}{p} \]

Um die Wahrscheinlichkeit zu erhalten, dass der Angreifer jetzt noch aufholen koennte, multiplizieren wir die Poisson-Dichte fuer jeden moeglichen Fortschritt, den er gemacht haben koennte, mit der Wahrscheinlichkeit, dass er von diesem Punkt aufholen koennte:

\[ \sum_{k=0}^{\infty} \frac{\lambda^k e^{-\lambda}}{k!} \cdot \left\{ \begin{array}{cl} \left(\frac{q}{p}\right)^{(z-k)} & \text{wenn } k \leq z \\ 1 & \text{wenn } k > z \end{array} \right. \]

Umstellen, um das Summieren des unendlichen Endes der Verteilung zu vermeiden...

\[ 1 - \sum_{k=0}^{z} \frac{\lambda^k e^{-\lambda}}{k!} \left(1-\left(\frac{q}{p}\right)^{(z-k)}\right) \]

Umwandlung in C-Code...

#include math.h

double AttackerSuccessProbability(double q, int z)

{

double p = 1.0 - q;

double lambda = z * (q / p);

double sum = 1.0;

int i, k;

for (k = 0; k = z; k++)

{

double poisson = exp(-lambda);

for (i = 1; i = k; i++)

poisson *= lambda / i;

sum -= poisson * (1 - pow(q / p, z - k));

}

return sum;

}

Wenn wir einige Ergebnisse berechnen, koennen wir sehen, dass die Wahrscheinlichkeit exponentiell mit z abnimmt.

q=0.1

z=0 P=1.0000000

z=1 P=0.2045873

z=2 P=0.0509779

z=3 P=0.0131722

z=4 P=0.0034552

z=5 P=0.0009137

z=6 P=0.0002428

z=7 P=0.0000647

z=8 P=0.0000173

z=9 P=0.0000046

z=10 P=0.0000012

q=0.3

z=0 P=1.0000000

z=5 P=0.1773523

z=10 P=0.0416605

z=15 P=0.0101008

z=20 P=0.0024804

z=25 P=0.0006132

z=30 P=0.0001522

z=35 P=0.0000379

z=40 P=0.0000095

z=45 P=0.0000024

z=50 P=0.0000006

Aufloesung fuer P kleiner als 0,1%...

P 0.001

q=0.10 z=5

q=0.15 z=8

q=0.20 z=11

q=0.25 z=15

q=0.30 z=24

q=0.35 z=41

q=0.40 z=89

q=0.45 z=340

Calculations

Рассмотрим сценарий, в котором атакующий пытается сгенерировать альтернативную цепочку быстрее, чем честная цепочка. Даже если это удастся, это не открывает систему для произвольных изменений, таких как создание стоимости из ничего или присвоение денег, которые никогда не принадлежали атакующему. Узлы не примут недействительную транзакцию в качестве платежа, и честные узлы никогда не примут блок, содержащий такие транзакции. Атакующий может лишь попытаться изменить одну из своих собственных транзакций, чтобы вернуть деньги, которые он недавно потратил.

Гонку между честной цепочкой и цепочкой атакующего можно охарактеризовать как биномиальное случайное блуждание. Событие успеха — это удлинение честной цепочки на один блок, увеличивающее ее отрыв на +1, а событие неудачи — это удлинение цепочки атакующего на один блок, сокращающее разрыв на -1.

Вероятность того, что атакующий наверстает упущенное с заданного отставания, аналогична задаче о разорении игрока. Предположим, что игрок с неограниченным кредитом начинает с дефицита и играет потенциально бесконечное число раундов, пытаясь выйти в ноль. Мы можем рассчитать вероятность того, что он когда-либо выйдет в ноль, или что атакующий когда-либо догонит честную цепочку, следующим образом [^8]:

p = вероятность того, что честный узел найдет следующий блок

q = вероятность того, что атакующий найдет следующий блок

q = вероятность того, что атакующий когда-либо догонит, отставая на z блоков

\[ qz = \begin{cases} 1 & \text{если } p \leq q \\ \left(\frac{q}{p}\right) z & \text{если } p > q \end{cases} \]

Учитывая наше предположение, что p q, вероятность экспоненциально падает с увеличением числа блоков, которые атакующему нужно наверстать. При неблагоприятных шансах, если он не сделает удачный рывок в самом начале, его шансы становятся исчезающе малыми по мере дальнейшего отставания.

Теперь рассмотрим, как долго получатель новой транзакции должен ждать, прежде чем быть достаточно уверенным, что отправитель не может изменить транзакцию. Мы предполагаем, что отправитель — атакующий, который хочет заставить получателя поверить, что он заплатил ему, на некоторое время, а затем переключить платеж на себя после истечения некоторого времени. Получатель будет предупрежден, когда это произойдет, но отправитель надеется, что будет слишком поздно.

Получатель генерирует новую пару ключей и передает открытый ключ отправителю незадолго до подписания. Это предотвращает подготовку отправителем цепочки блоков заранее путем непрерывной работы над ней, пока ему не посчастливится достаточно продвинуться вперед, а затем выполнить транзакцию в этот момент. После отправки транзакции нечестный отправитель начинает тайно работать над параллельной цепочкой, содержащей альтернативную версию его транзакции.

Получатель ждет, пока транзакция не будет добавлена в блок и z блоков не будут связаны после него. Он не знает точный объем прогресса атакующего, но предполагая, что честные блоки создавались за среднее ожидаемое время на блок, потенциальный прогресс атакующего будет иметь распределение Пуассона с математическим ожиданием:

\[ \lambda = z\frac{q}{p} \]

Чтобы получить вероятность того, что атакующий все еще может догнать, мы умножаем плотность Пуассона для каждого объема прогресса, который он мог сделать, на вероятность того, что он сможет догнать с этой точки:

\[ \sum_{k=0}^{\infty} \frac{\lambda^k e^{-\lambda}}{k!} \cdot \left\{ \begin{array}{cl} \left(\frac{q}{p}\right)^{(z-k)} & \text{если } k \leq z \\ 1 & \text{если } k > z \end{array} \right. \]

Преобразуя, чтобы избежать суммирования бесконечного хвоста распределения...

\[ 1 - \sum_{k=0}^{z} \frac{\lambda^k e^{-\lambda}}{k!} \left(1-\left(\frac{q}{p}\right)^{(z-k)}\right) \]

Преобразуя в код на C...

#include math.h

double AttackerSuccessProbability(double q, int z)

{

double p = 1.0 - q;

double lambda = z * (q / p);

double sum = 1.0;

int i, k;

for (k = 0; k = z; k++)

{

double poisson = exp(-lambda);

for (i = 1; i = k; i++)

poisson *= lambda / i;

sum -= poisson * (1 - pow(q / p, z - k));

}

return sum;

}

Выполнив некоторые расчеты, мы можем видеть, как вероятность экспоненциально падает с z.

q=0.1

z=0 P=1.0000000

z=1 P=0.2045873

z=2 P=0.0509779

z=3 P=0.0131722

z=4 P=0.0034552

z=5 P=0.0009137

z=6 P=0.0002428

z=7 P=0.0000647

z=8 P=0.0000173

z=9 P=0.0000046

z=10 P=0.0000012

q=0.3

z=0 P=1.0000000

z=5 P=0.1773523

z=10 P=0.0416605

z=15 P=0.0101008

z=20 P=0.0024804

z=25 P=0.0006132

z=30 P=0.0001522

z=35 P=0.0000379

z=40 P=0.0000095

z=45 P=0.0000024

z=50 P=0.0000006

Решая для P менее 0,1%...

P 0.001

q=0.10 z=5

q=0.15 z=8

q=0.20 z=11

q=0.25 z=15

q=0.30 z=24

q=0.35 z=41

q=0.40 z=89

q=0.45 z=340

Conclusion

Wir haben ein System fuer elektronische Transaktionen vorgeschlagen, das ohne Vertrauen auskommt. Wir begannen mit dem ueblichen Rahmenwerk von Muenzen aus digitalen Signaturen, das eine starke Kontrolle ueber das Eigentum bietet, aber ohne eine Moeglichkeit zur Verhinderung von Doppelausgaben unvollstaendig ist. Um dies zu loesen, schlugen wir ein Peer-to-Peer-Netzwerk vor, das Proof-of-Work verwendet, um eine oeffentliche Historie von Transaktionen aufzuzeichnen, die fuer einen Angreifer schnell rechnerisch unpraktisch zu aendern wird, wenn ehrliche Knoten die Mehrheit der CPU-Leistung kontrollieren. Das Netzwerk ist robust in seiner unstrukturierten Einfachheit. Knoten arbeiten alle gleichzeitig mit wenig Koordination. Sie muessen nicht identifiziert werden, da Nachrichten nicht an einen bestimmten Ort geroutet werden und nur nach dem Best-Effort-Prinzip zugestellt werden muessen. Knoten koennen das Netzwerk nach Belieben verlassen und wieder beitreten, wobei sie die Proof-of-Work-Kette als Beweis dafuer akzeptieren, was waehrend ihrer Abwesenheit geschehen ist. Sie stimmen mit ihrer CPU-Leistung ab, indem sie ihre Akzeptanz gueltiger Bloecke durch Arbeit an deren Verlaengerung ausdruecken und ungueltige Bloecke ablehnen, indem sie sich weigern, an ihnen zu arbeiten. Alle benoetigten Regeln und Anreize koennen mit diesem Konsensmechanismus durchgesetzt werden.

Conclusion

Мы предложили систему электронных транзакций, не основанную на доверии. Мы начали с обычной структуры монет, созданных из цифровых подписей, которая обеспечивает надежный контроль над собственностью, но является неполной без способа предотвращения двойного расходования. Для решения этой проблемы мы предложили одноранговую сеть, использующую proof-of-work для записи публичной истории транзакций, которую быстро становится вычислительно непрактично изменить для атакующего, если честные узлы контролируют большую часть мощности CPU. Сеть устойчива в своей неструктурированной простоте. Узлы работают одновременно с минимальной координацией. Их не нужно идентифицировать, поскольку сообщения не направляются в какое-либо конкретное место и должны быть доставлены лишь по принципу максимальных усилий. Узлы могут покидать сеть и присоединяться к ней по желанию, принимая цепочку proof-of-work как доказательство того, что произошло в их отсутствие. Они голосуют своей вычислительной мощностью CPU, выражая принятие действительных блоков работой над их продлением и отклоняя недействительные блоки отказом работать над ними. Любые необходимые правила и стимулы могут быть реализованы с помощью этого механизма консенсуса.

References

-

H. Massias, X.S. Avila, and J.-J. Quisquater, "Design of a secure timestamping service with minimal trust requirements," In 20th Symposium on Information Theory in the Benelux, May 1999.

-

S. Haber, W.S. Stornetta, "How to time-stamp a digital document," In Journal of Cryptology, vol 3, no 2, pages 99-111, 1991.

-

D. Bayer, S. Haber, W.S. Stornetta, "Improving the efficiency and reliability of digital time-stamping," In Sequences II: Methods in Communication, Security and Computer Science, pages 329-334, 1993.

-

S. Haber, W.S. Stornetta, "Secure names for bit-strings," In Proceedings of the 4th ACM Conference on Computer and Communications Security, pages 28-35, April 1997.

-

A. Back, "Hashcash - a denial of service counter-measure," http://www.hashcash.org/papers/hashcash.pdf, 2002.

-

R.C. Merkle, "Protocols for public key cryptosystems," In Proc. 1980 Symposium on Security and Privacy, IEEE Computer Society, pages 122-133, April 1980.

-

W. Feller, "An introduction to probability theory and its applications," 1957.

References

-

H. Massias, X.S. Avila, and J.-J. Quisquater, "Design of a secure timestamping service with minimal trust requirements," In 20th Symposium on Information Theory in the Benelux, May 1999.

-

S. Haber, W.S. Stornetta, "How to time-stamp a digital document," In Journal of Cryptology, vol 3, no 2, pages 99-111, 1991.

-

D. Bayer, S. Haber, W.S. Stornetta, "Improving the efficiency and reliability of digital time-stamping," In Sequences II: Methods in Communication, Security and Computer Science, pages 329-334, 1993.

-

S. Haber, W.S. Stornetta, "Secure names for bit-strings," In Proceedings of the 4th ACM Conference on Computer and Communications Security, pages 28-35, April 1997.

-

A. Back, "Hashcash - a denial of service counter-measure," http://www.hashcash.org/papers/hashcash.pdf, 2002.

-

R.C. Merkle, "Protocols for public key cryptosystems," In Proc. 1980 Symposium on Security and Privacy, IEEE Computer Society, pages 122-133, April 1980.

-

W. Feller, "An introduction to probability theory and its applications," 1957.