بيتكوين: نظام نقد إلكتروني من نظير إلى نظير

Abstract

Eine rein Peer-to-Peer-basierte Version von elektronischem Bargeld wuerde es ermoeglichen, Online-Zahlungen direkt von einer Partei an eine andere zu senden, ohne ueber ein Finanzinstitut zu gehen. Digitale Signaturen bieten einen Teil der Loesung, aber die wesentlichen Vorteile gehen verloren, wenn weiterhin ein vertrauenswuerdiger Dritter erforderlich ist, um Doppelausgaben zu verhindern. Wir schlagen eine Loesung fuer das Problem der Doppelausgaben unter Verwendung eines Peer-to-Peer-Netzwerks vor. Das Netzwerk versieht Transaktionen mit Zeitstempeln, indem es sie in eine fortlaufende Kette von hash-basiertem Proof-of-Work hasht und so einen Datensatz bildet, der nicht geaendert werden kann, ohne den Proof-of-Work erneut durchzufuehren. Die laengste Kette dient nicht nur als Beweis fuer die beobachtete Abfolge von Ereignissen, sondern auch als Beweis dafuer, dass sie aus dem groessten Pool an CPU-Leistung stammt. Solange die Mehrheit der CPU-Leistung von Knoten kontrolliert wird, die nicht kooperieren, um das Netzwerk anzugreifen, werden sie die laengste Kette erzeugen und Angreifer ueberholen. Das Netzwerk selbst erfordert eine minimale Struktur. Nachrichten werden nach dem Best-Effort-Prinzip verbreitet, und Knoten koennen das Netzwerk nach Belieben verlassen und wieder beitreten, wobei sie die laengste Proof-of-Work-Kette als Beweis dafuer akzeptieren, was waehrend ihrer Abwesenheit geschehen ist.

Abstract

إن نسخة peer-to-peer بالكامل من النقد الإلكتروني ستسمح بإرسال المدفوعات عبر الإنترنت مباشرة من طرف إلى آخر دون المرور عبر مؤسسة مالية. توفر digital signatures جزءاً من الحل، لكن الفوائد الرئيسية تضيع إذا كان لا يزال هناك حاجة إلى طرف ثالث موثوق لمنع double-spending. نقترح حلاً لمشكلة double-spending باستخدام شبكة peer-to-peer. تقوم الشبكة بوضع timestamps على المعاملات عن طريق تحويلها إلى hash ضمن سلسلة مستمرة من proof-of-work القائم على hash، مما يشكل سجلاً لا يمكن تغييره دون إعادة تنفيذ proof-of-work. لا تعمل السلسلة الأطول كدليل على تسلسل الأحداث التي شوهدت فحسب، بل كدليل أيضاً على أنها جاءت من أكبر مجمع لقدرة CPU. طالما أن غالبية قدرة CPU يتحكم بها nodes لا تتعاون لمهاجمة الشبكة، فإنها ستولد السلسلة الأطول وتتفوق على المهاجمين. تتطلب الشبكة نفسها حداً أدنى من البنية. يتم بث الرسائل على أساس best effort، ويمكن لـ nodes مغادرة الشبكة والانضمام إليها مجدداً حسب رغبتها، مع قبول أطول سلسلة proof-of-work كدليل على ما حدث أثناء غيابها.

Introduction

Der Handel im Internet ist fast ausschliesslich auf Finanzinstitute angewiesen, die als vertrauenswuerdige Dritte elektronische Zahlungen abwickeln. Obwohl das System fuer die meisten Transaktionen gut genug funktioniert, leidet es nach wie vor unter den inhärenten Schwaechen des vertrauensbasierten Modells. Vollstaendig unumkehrbare Transaktionen sind nicht wirklich moeglich, da Finanzinstitute die Vermittlung bei Streitigkeiten nicht vermeiden koennen. Die Kosten der Vermittlung erhoehen die Transaktionskosten, begrenzen die minimale praktische Transaktionsgroesse und schliessen die Moeglichkeit kleiner gelegentlicher Transaktionen aus, und es gibt breitere Kosten durch den Verlust der Moeglichkeit, unumkehrbare Zahlungen fuer unumkehrbare Dienstleistungen zu leisten. Mit der Moeglichkeit der Umkehrung breitet sich die Notwendigkeit von Vertrauen aus. Haendler muessen ihren Kunden gegenueber misstrauisch sein und sie nach mehr Informationen fragen, als sonst noetig waere. Ein gewisser Prozentsatz an Betrug wird als unvermeidlich akzeptiert. Diese Kosten und Zahlungsunsicherheiten koennen persoenlich durch die Verwendung physischer Waehrung vermieden werden, aber es gibt keinen Mechanismus, um Zahlungen ueber einen Kommunikationskanal ohne eine vertrauenswuerdige Partei zu leisten.

Was benoetigt wird, ist ein elektronisches Zahlungssystem, das auf kryptographischem Beweis anstelle von Vertrauen basiert und es zwei beliebigen willigen Parteien ermoeglicht, direkt miteinander zu handeln, ohne einen vertrauenswuerdigen Dritten zu benoetigen. Transaktionen, die rechnerisch unpraktisch umzukehren sind, wuerden Verkaeufer vor Betrug schuetzen, und routinemaessige Treuhandmechanismen koennten leicht implementiert werden, um Kaeufer zu schuetzen. In dieser Arbeit schlagen wir eine Loesung fuer das Problem der Doppelausgaben vor, die einen verteilten Peer-to-Peer-Zeitstempelserver verwendet, um einen rechnerischen Beweis der chronologischen Reihenfolge von Transaktionen zu erzeugen. Das System ist sicher, solange ehrliche Knoten gemeinsam mehr CPU-Leistung kontrollieren als jede kooperierende Gruppe von Angreiferknoten.

Introduction

أصبحت التجارة على الإنترنت تعتمد بشكل شبه حصري على المؤسسات المالية التي تعمل كأطراف ثالثة موثوقة لمعالجة المدفوعات الإلكترونية. بينما يعمل النظام بشكل جيد بما يكفي لمعظم المعاملات، إلا أنه لا يزال يعاني من نقاط الضعف المتأصلة في النموذج القائم على الثقة. المعاملات غير القابلة للعكس بشكل كامل ليست ممكنة فعلياً، حيث لا تستطيع المؤسسات المالية تجنب التوسط في النزاعات. تزيد تكلفة الوساطة من تكاليف المعاملات، مما يحد من الحد الأدنى العملي لحجم المعاملة ويقطع إمكانية المعاملات الصغيرة العرضية، وهناك تكلفة أوسع تتمثل في فقدان القدرة على إجراء مدفوعات غير قابلة للعكس مقابل خدمات غير قابلة للعكس. مع إمكانية العكس، تنتشر الحاجة إلى الثقة. يجب على التجار أن يكونوا حذرين من عملائهم، ومضايقتهم للحصول على معلومات أكثر مما يحتاجون إليه. يتم قبول نسبة معينة من الاحتيال على أنها أمر لا مفر منه. يمكن تجنب هذه التكاليف وحالات عدم اليقين في الدفع شخصياً باستخدام العملة المادية، لكن لا توجد آلية لإجراء مدفوعات عبر قناة اتصالات دون طرف موثوق.

ما هو مطلوب هو نظام دفع إلكتروني قائم على cryptographic proof بدلاً من الثقة، يسمح لأي طرفين راغبين بالتعامل مباشرة مع بعضهما البعض دون الحاجة إلى طرف ثالث موثوق. المعاملات التي يكون عكسها غير عملي حسابياً ستحمي البائعين من الاحتيال، ويمكن تنفيذ آليات escrow الروتينية بسهولة لحماية المشترين. في هذه الورقة، نقترح حلاً لمشكلة double-spending باستخدام خادم timestamp موزع peer-to-peer لتوليد إثبات حسابي للترتيب الزمني للمعاملات. النظام آمن طالما أن nodes الصادقة تتحكم مجتمعة في قدرة CPU أكبر من أي مجموعة متعاونة من nodes المهاجمة.

Transactions

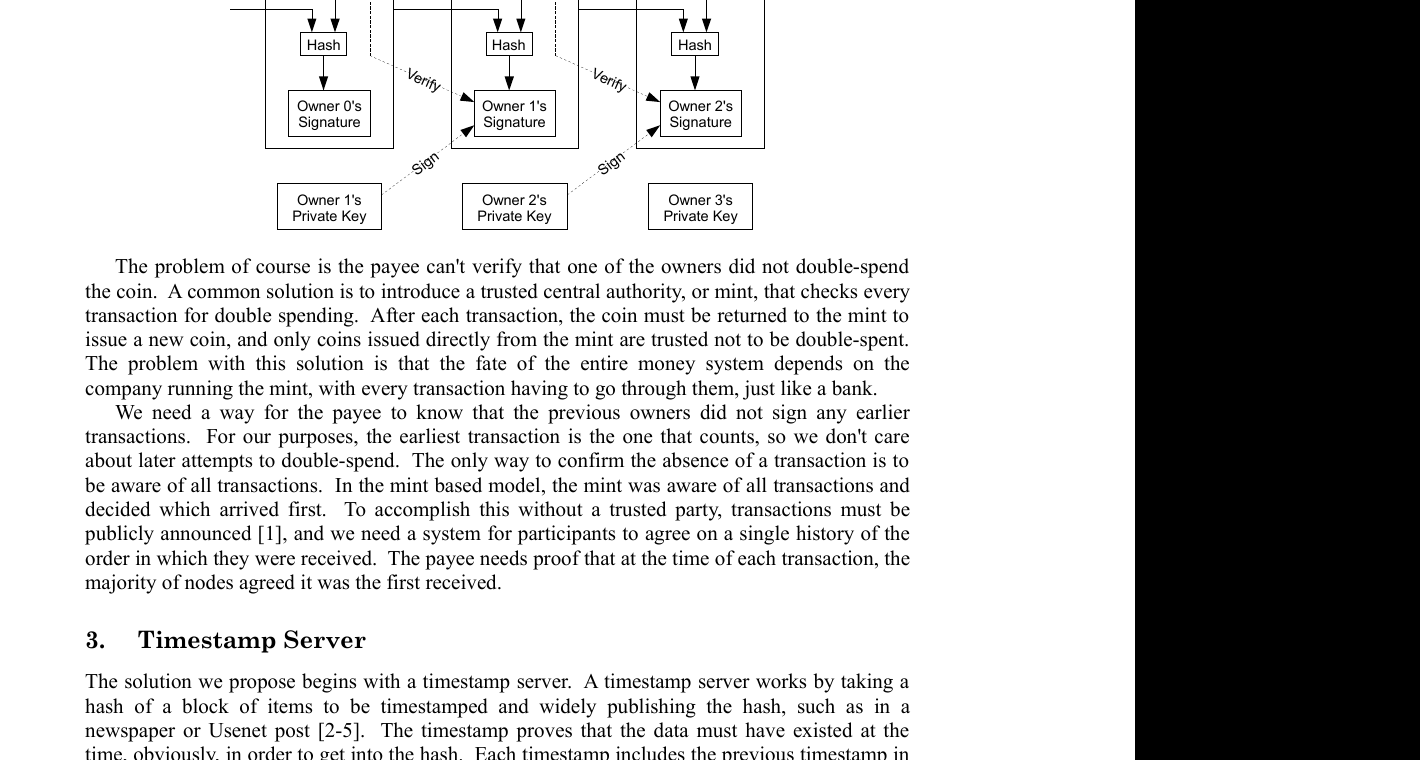

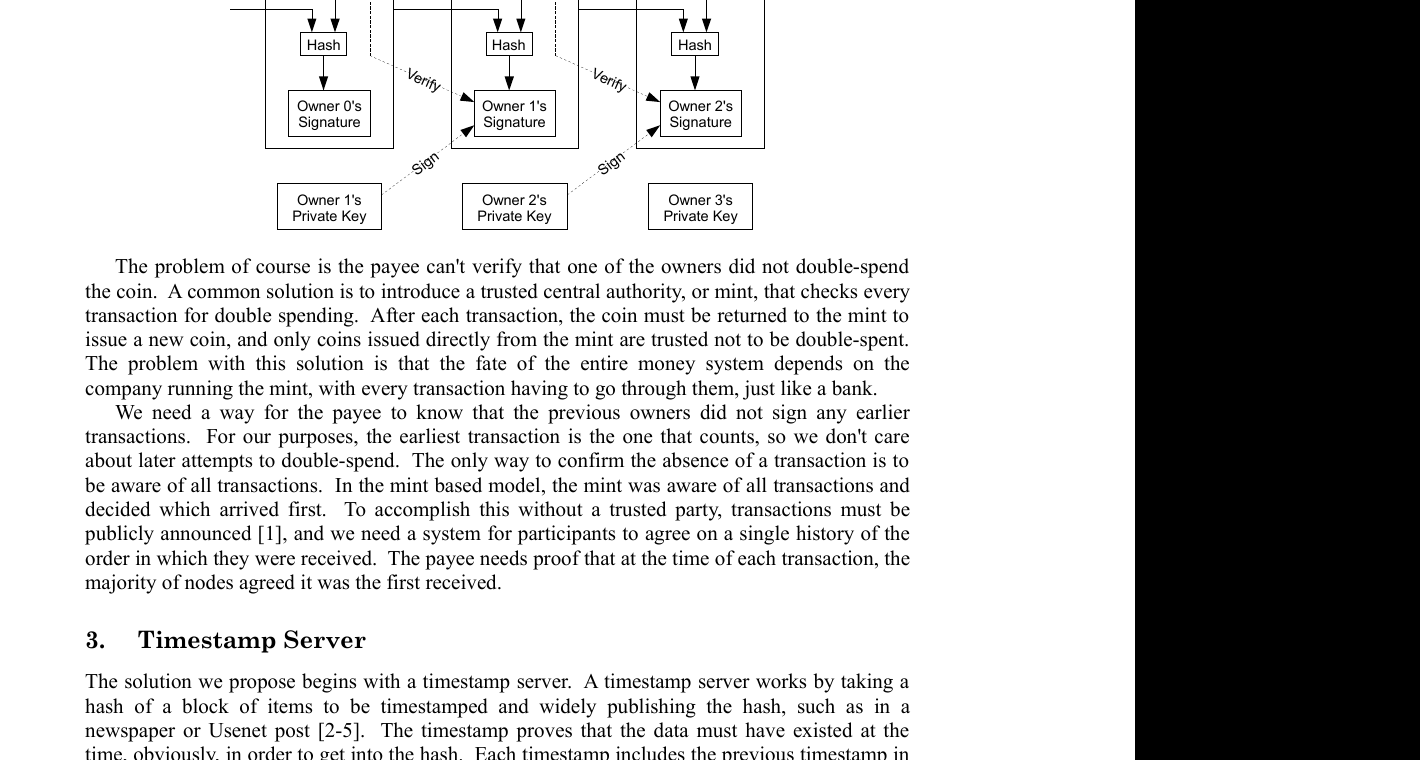

Wir definieren eine elektronische Muenze als eine Kette digitaler Signaturen. Jeder Eigentuemer uebertraegt die Muenze an den naechsten, indem er einen Hash der vorherigen Transaktion und den oeffentlichen Schluessel des naechsten Eigentuemers digital signiert und diese am Ende der Muenze anfuegt. Ein Zahlungsempfaenger kann die Signaturen ueberpruefen, um die Eigentuemerkette zu verifizieren.

Das Problem ist natuerlich, dass der Zahlungsempfaenger nicht ueberpruefen kann, ob einer der Eigentuemer die Muenze nicht doppelt ausgegeben hat. Eine gaengige Loesung besteht darin, eine vertrauenswuerdige zentrale Instanz, oder Muenzpraegeanstalt, einzufuehren, die jede Transaktion auf Doppelausgaben ueberprueft. Nach jeder Transaktion muss die Muenze an die Muenzpraegeanstalt zurueckgegeben werden, um eine neue Muenze auszugeben, und nur direkt von der Muenzpraegeanstalt ausgegebene Muenzen gelten als nicht doppelt ausgegeben. Das Problem bei dieser Loesung ist, dass das Schicksal des gesamten Geldsystems von dem Unternehmen abhaengt, das die Muenzpraegeanstalt betreibt, wobei jede Transaktion ueber sie abgewickelt werden muss, genau wie bei einer Bank.

Wir brauchen einen Weg, damit der Zahlungsempfaenger weiss, dass die frueheren Eigentuemer keine frueheren Transaktionen signiert haben. Fuer unsere Zwecke ist die frueheste Transaktion die massgebliche, sodass wir uns nicht um spaetere Versuche der Doppelausgabe kuemmern. Der einzige Weg, die Abwesenheit einer Transaktion zu bestaetigen, ist, alle Transaktionen zu kennen. Im Modell der Muenzpraegeanstalt kannte die Muenzpraegeanstalt alle Transaktionen und entschied, welche zuerst ankam. Um dies ohne eine vertrauenswuerdige Partei zu erreichen, muessen Transaktionen oeffentlich bekannt gegeben werden [^1], und wir brauchen ein System, damit die Teilnehmer sich auf eine einzige Geschichte der Reihenfolge einigen, in der sie empfangen wurden. Der Zahlungsempfaenger braucht den Beweis, dass zum Zeitpunkt jeder Transaktion die Mehrheit der Knoten zustimmte, dass sie die erste empfangene war.

Transactions

نعرّف العملة الإلكترونية كسلسلة من digital signatures. يقوم كل مالك بنقل العملة إلى المالك التالي عن طريق التوقيع الرقمي على hash للمعاملة السابقة وpublic key للمالك التالي وإضافة هذه إلى نهاية العملة. يمكن للمستلم التحقق من signatures للتحقق من سلسلة الملكية.

المشكلة بالطبع هي أن المستلم لا يمكنه التحقق من أن أحد المالكين لم يقم بـ double-spend للعملة. الحل الشائع هو تقديم سلطة مركزية موثوقة، أو mint، تتحقق من كل معاملة بحثاً عن double spending. بعد كل معاملة، يجب إعادة العملة إلى mint لإصدار عملة جديدة، ولا يُوثق بعدم double-spend إلا العملات الصادرة مباشرة من mint. مشكلة هذا الحل هي أن مصير النظام النقدي بأكمله يعتمد على الشركة التي تدير mint، حيث يجب أن تمر كل معاملة من خلالها، تماماً مثل البنك.

نحتاج إلى طريقة تمكّن المستلم من معرفة أن المالكين السابقين لم يوقعوا على أي معاملات سابقة. لأغراضنا، المعاملة الأقدم هي التي تُعتد بها، لذلك لا نهتم بالمحاولات اللاحقة لـ double-spend. الطريقة الوحيدة لتأكيد غياب معاملة هي أن تكون على علم بجميع المعاملات. في النموذج القائم على mint، كان mint على علم بجميع المعاملات وقرر أيها وصل أولاً. لتحقيق ذلك بدون طرف موثوق، يجب الإعلان عن المعاملات بشكل عام [^1]، ونحتاج إلى نظام يتفق فيه المشاركون على تاريخ واحد للترتيب الذي استُلمت به. يحتاج المستلم إلى إثبات أنه في وقت كل معاملة، وافقت غالبية nodes على أنها كانت أول معاملة مستلمة.

Timestamp Server

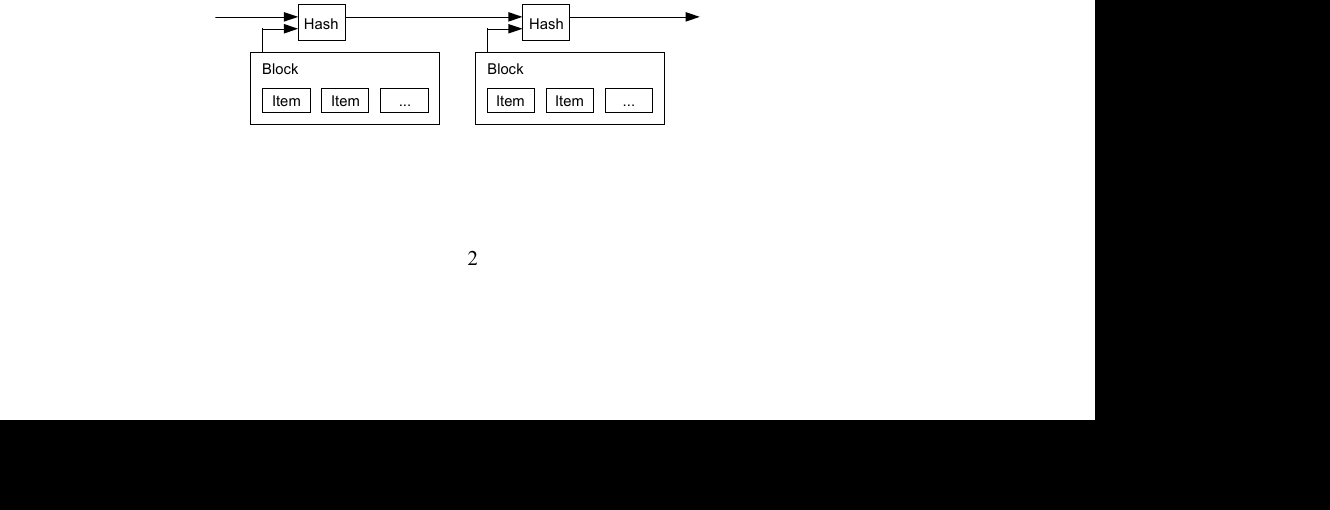

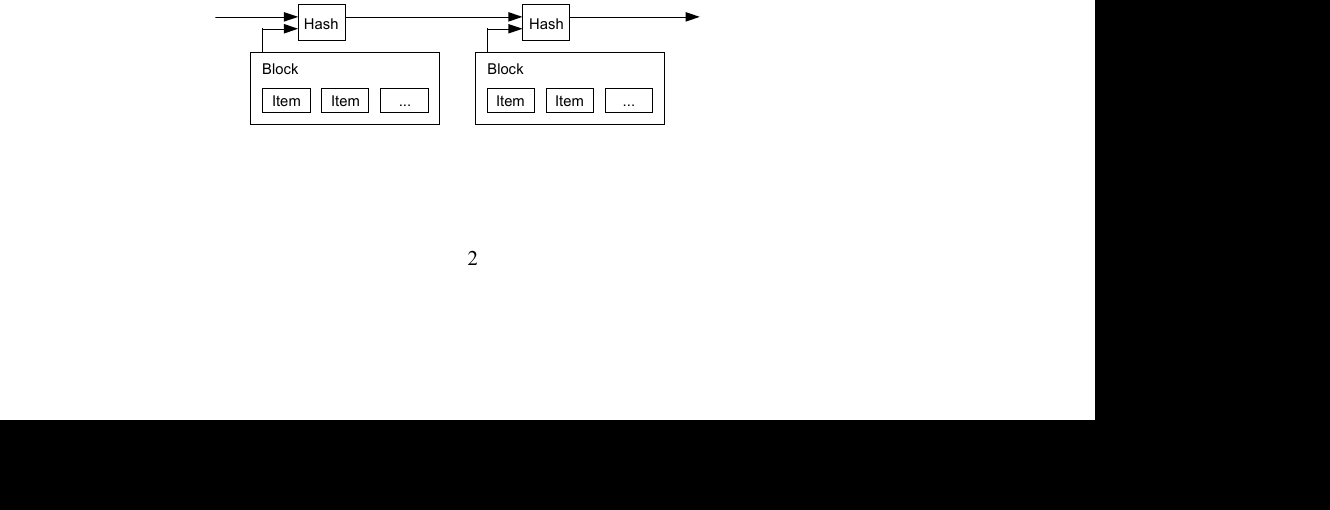

Die von uns vorgeschlagene Loesung beginnt mit einem Zeitstempelserver. Ein Zeitstempelserver funktioniert, indem er einen Hash eines Blocks von Elementen nimmt, die mit einem Zeitstempel versehen werden sollen, und den Hash breit veroeffentlicht, beispielsweise in einer Zeitung oder einem Usenet-Beitrag [^2] [^3] [^4] [^5]. Der Zeitstempel beweist, dass die Daten offensichtlich zu diesem Zeitpunkt existiert haben muessen, um in den Hash aufgenommen zu werden. Jeder Zeitstempel enthaelt den vorherigen Zeitstempel in seinem Hash und bildet so eine Kette, wobei jeder zusaetzliche Zeitstempel die vorherigen verstaerkt.

Timestamp Server

يبدأ الحل الذي نقترحه بخادم timestamp. يعمل خادم timestamp عن طريق أخذ hash لمجموعة من العناصر المراد وضع timestamp عليها ونشر hash على نطاق واسع، كما هو الحال في صحيفة أو منشور Usenet [^2] [^3] [^4] [^5]. يثبت timestamp أن البيانات كانت موجودة بالضرورة في ذلك الوقت لكي تدخل في hash. يتضمن كل timestamp الـ timestamp السابق في hash الخاص به، مشكلاً سلسلة، حيث يعزز كل timestamp إضافي ما سبقه.

Proof-of-Work

Um einen verteilten Zeitstempelserver auf Peer-to-Peer-Basis zu implementieren, muessen wir ein Proof-of-Work-System aehnlich dem Hashcash von Adam Back [^6] verwenden, anstatt Zeitungen oder Usenet-Beitraege. Der Proof-of-Work beinhaltet die Suche nach einem Wert, dessen Hash, beispielsweise mit SHA-256, mit einer bestimmten Anzahl von Null-Bits beginnt. Der durchschnittlich erforderliche Arbeitsaufwand ist exponentiell in der Anzahl der erforderlichen Null-Bits und kann durch Ausfuehren eines einzigen Hash verifiziert werden.

Fuer unser Zeitstempel-Netzwerk implementieren wir den Proof-of-Work, indem wir einen Nonce im Block inkrementieren, bis ein Wert gefunden wird, der dem Hash des Blocks die erforderlichen Null-Bits gibt. Sobald die CPU-Leistung aufgewendet wurde, um den Proof-of-Work zu erfuellen, kann der Block nicht geaendert werden, ohne die Arbeit erneut durchzufuehren. Da spaetere Bloecke danach verkettet werden, wuerde die Arbeit zur Aenderung des Blocks das erneute Durchfuehren aller nachfolgenden Bloecke umfassen.

Der Proof-of-Work loest auch das Problem der Bestimmung der Repraesentation bei Mehrheitsentscheidungen. Wenn die Mehrheit auf einem-IP-Adresse-eine-Stimme-Prinzip basieren wuerde, koennte sie von jedem unterlaufen werden, der in der Lage ist, viele IPs zuzuweisen. Proof-of-Work ist im Wesentlichen ein-CPU-eine-Stimme. Die Mehrheitsentscheidung wird durch die laengste Kette repraesentiert, in die der groesste Proof-of-Work-Aufwand investiert wurde. Wenn die Mehrheit der CPU-Leistung von ehrlichen Knoten kontrolliert wird, wird die ehrliche Kette am schnellsten wachsen und alle konkurrierenden Ketten ueberholen. Um einen vergangenen Block zu aendern, muesste ein Angreifer den Proof-of-Work des Blocks und aller nachfolgenden Bloecke erneut durchfuehren und dann die Arbeit der ehrlichen Knoten einholen und uebertreffen. Wir werden spaeter zeigen, dass die Wahrscheinlichkeit, dass ein langsamerer Angreifer aufholt, exponentiell abnimmt, wenn nachfolgende Bloecke hinzugefuegt werden.

Um die zunehmende Hardwaregeschwindigkeit und das variierende Interesse am Betrieb von Knoten im Laufe der Zeit zu kompensieren, wird die Proof-of-Work-Schwierigkeit durch einen gleitenden Durchschnitt bestimmt, der auf eine durchschnittliche Anzahl von Bloecken pro Stunde abzielt. Wenn sie zu schnell erzeugt werden, steigt die Schwierigkeit.

Proof-of-Work

لتنفيذ خادم timestamp موزع على أساس peer-to-peer، سنحتاج إلى استخدام نظام proof-of-work مشابه لـ Hashcash الخاص بـ Adam Back [^6]، بدلاً من منشورات الصحف أو Usenet. يتضمن proof-of-work البحث عن قيمة عند تحويلها إلى hash، مثلاً باستخدام SHA-256، يبدأ hash بعدد من zero bits. يكون متوسط العمل المطلوب أسياً (exponential) في عدد zero bits المطلوبة ويمكن التحقق منه بتنفيذ hash واحد.

بالنسبة لشبكة timestamp الخاصة بنا، ننفذ proof-of-work عن طريق زيادة nonce في block حتى يتم العثور على قيمة تمنح hash الـ block عدد zero bits المطلوب. بمجرد إنفاق جهد CPU لجعله يستوفي proof-of-work، لا يمكن تغيير block دون إعادة تنفيذ العمل. نظراً لأن blocks اللاحقة مرتبطة بعده في سلسلة، فإن عمل تغيير block سيشمل إعادة تنفيذ جميع blocks التي تليه.

يحل proof-of-work أيضاً مشكلة تحديد التمثيل في اتخاذ قرار الأغلبية. إذا كانت الأغلبية تعتمد على one-IP-address-one-vote، فيمكن تقويضها من قبل أي شخص قادر على تخصيص العديد من عناوين IP. proof-of-work هو في جوهره one-CPU-one-vote. يتم تمثيل قرار الأغلبية بأطول سلسلة، التي استُثمر فيها أكبر جهد proof-of-work. إذا كانت غالبية قدرة CPU يتحكم بها honest nodes، فإن السلسلة الصادقة ستنمو بأسرع معدل وتتفوق على أي سلاسل منافسة. لتعديل block سابق، سيتعين على المهاجم إعادة تنفيذ proof-of-work لذلك block وجميع blocks التي تليه ثم اللحاق بعمل honest nodes وتجاوزه. سنبين لاحقاً أن احتمال لحاق مهاجم أبطأ يتناقص أسياً (exponentially) مع إضافة blocks لاحقة.

للتعويض عن زيادة سرعة الأجهزة والاهتمام المتغير بتشغيل nodes بمرور الوقت، يتم تحديد صعوبة proof-of-work بواسطة متوسط متحرك يستهدف عدداً متوسطاً من blocks في الساعة. إذا تم إنشاؤها بسرعة كبيرة، تزداد الصعوبة.

Network

Die Schritte zum Betrieb des Netzwerks sind wie folgt:

- Neue Transaktionen werden an alle Knoten gesendet.

- Jeder Knoten sammelt neue Transaktionen in einem Block.

- Jeder Knoten arbeitet daran, einen schwierigen Proof-of-Work fuer seinen Block zu finden.

- Wenn ein Knoten einen Proof-of-Work findet, sendet er den Block an alle Knoten.

- Knoten akzeptieren den Block nur, wenn alle Transaktionen darin gueltig sind und nicht bereits ausgegeben wurden.

- Knoten druecken ihre Akzeptanz des Blocks aus, indem sie an der Erstellung des naechsten Blocks in der Kette arbeiten und dabei den Hash des akzeptierten Blocks als vorherigen Hash verwenden.

Knoten betrachten immer die laengste Kette als die korrekte und arbeiten weiter daran, sie zu verlaengern. Wenn zwei Knoten gleichzeitig verschiedene Versionen des naechsten Blocks senden, koennen einige Knoten die eine oder die andere zuerst empfangen. In diesem Fall arbeiten sie an der zuerst empfangenen, speichern aber den anderen Zweig fuer den Fall, dass er laenger wird. Der Gleichstand wird gebrochen, wenn der naechste Proof-of-Work gefunden wird und ein Zweig laenger wird; die Knoten, die am anderen Zweig gearbeitet haben, wechseln dann zum laengeren.

Die Uebertragung neuer Transaktionen muss nicht unbedingt alle Knoten erreichen. Solange sie viele Knoten erreichen, werden sie in Kuerze in einen Block aufgenommen. Block-Uebertragungen sind ebenfalls tolerant gegenueber verlorenen Nachrichten. Wenn ein Knoten einen Block nicht empfaengt, wird er ihn anfordern, wenn er den naechsten Block empfaengt und erkennt, dass er einen verpasst hat.

Network

خطوات تشغيل الشبكة هي كالتالي:

- يتم بث transactions الجديدة إلى جميع nodes.

- يجمع كل node الـ transactions الجديدة في block.

- يعمل كل node على إيجاد proof-of-work صعب لـ block الخاص به.

- عندما يجد node الـ proof-of-work، يبث block إلى جميع nodes.

- تقبل nodes الـ block فقط إذا كانت جميع transactions فيه صالحة ولم يتم إنفاقها مسبقاً.

- تعبر nodes عن قبولها لـ block بالعمل على إنشاء block التالي في السلسلة، باستخدام hash الـ block المقبول كـ previous hash.

تعتبر nodes دائماً أطول سلسلة هي الصحيحة وتستمر في العمل على تمديدها. إذا بث node-ان نسختين مختلفتين من block التالي في وقت واحد، فقد تستقبل بعض nodes إحداهما أو الأخرى أولاً. في تلك الحالة، تعمل على أول نسخة استقبلتها، لكنها تحفظ الفرع الآخر في حال أصبح أطول. سيُكسر التعادل عندما يُعثر على proof-of-work التالي ويصبح أحد الفرعين أطول؛ ستنتقل nodes التي كانت تعمل على الفرع الآخر عندئذ إلى الأطول.

لا يتطلب بث transactions الجديدة بالضرورة الوصول إلى جميع nodes. طالما أنها تصل إلى العديد من nodes، ستدخل في block قبل وقت طويل. كما أن بث blocks متسامح مع الرسائل المفقودة. إذا لم يستقبل node block ما، فسيطلبه عندما يستقبل block التالي ويدرك أنه فاته واحد.

Incentive

Konventionsgemaess ist die erste Transaktion in einem Block eine spezielle Transaktion, die eine neue Muenze erzeugt, die dem Ersteller des Blocks gehoert. Dies fuegt einen Anreiz fuer Knoten hinzu, das Netzwerk zu unterstuetzen, und bietet eine Moeglichkeit, Muenzen anfaenglich in Umlauf zu bringen, da es keine zentrale Instanz gibt, die sie ausgibt. Die stetige Hinzufuegung einer konstanten Menge neuer Muenzen ist analog zu Goldschuerfer, die Ressourcen aufwenden, um Gold in Umlauf zu bringen. In unserem Fall werden CPU-Zeit und Elektrizitaet aufgewendet.

Der Anreiz kann auch durch Transaktionsgebuehren finanziert werden. Wenn der Ausgabewert einer Transaktion geringer ist als ihr Eingabewert, ist die Differenz eine Transaktionsgebuehr, die zum Anreizwert des Blocks hinzugefuegt wird, der die Transaktion enthaelt. Sobald eine vorbestimmte Anzahl von Muenzen in Umlauf gekommen ist, kann der Anreiz vollstaendig auf Transaktionsgebuehren uebergehen und voellig inflationsfrei sein.

Der Anreiz kann dazu beitragen, Knoten zu ermutigen, ehrlich zu bleiben. Wenn ein gieriger Angreifer in der Lage ist, mehr CPU-Leistung als alle ehrlichen Knoten zusammenzubringen, muesste er sich entscheiden, ob er sie nutzt, um Menschen zu betruegen, indem er seine Zahlungen zurueckerobert, oder ob er sie nutzt, um neue Muenzen zu erzeugen. Er sollte es profitabler finden, nach den Regeln zu spielen, die ihn mit mehr neuen Muenzen beguenstigen als alle anderen zusammen, als das System und die Gueltigkeit seines eigenen Vermoegens zu untergraben.

Incentive

بحسب الاتفاق، فإن أول transaction في block هو transaction خاص يبدأ عملة جديدة يملكها منشئ block. هذا يضيف حافزاً لـ nodes لدعم الشبكة، ويوفر طريقة لتوزيع العملات في التداول مبدئياً، حيث لا توجد سلطة مركزية لإصدارها. إن الإضافة المستمرة لكمية ثابتة من العملات الجديدة تشبه منقبي الذهب الذين ينفقون الموارد لإضافة الذهب إلى التداول. في حالتنا، إنه وقت CPU والكهرباء التي يتم إنفاقها.

يمكن أيضاً تمويل الحافز من خلال transaction fees. إذا كانت قيمة output الـ transaction أقل من قيمة input، فإن الفرق هو transaction fee تُضاف إلى قيمة حافز block الذي يحتوي على ذلك transaction. بمجرد دخول عدد محدد مسبقاً من العملات في التداول، يمكن أن ينتقل الحافز بالكامل إلى transaction fees ويكون خالياً تماماً من التضخم.

قد يساعد الحافز في تشجيع nodes على البقاء صادقة. إذا كان مهاجم جشع قادراً على تجميع قدرة CPU أكبر من جميع honest nodes، فسيتعين عليه الاختيار بين استخدامها للاحتيال على الناس بسرقة مدفوعاته، أو استخدامها لتوليد عملات جديدة. ينبغي أن يجد اللعب وفق القواعد أكثر ربحية، قواعد تمنحه عملات جديدة أكثر من جميع الآخرين مجتمعين، بدلاً من تقويض النظام وصلاحية ثروته الخاصة.

Reclaiming Disk Space

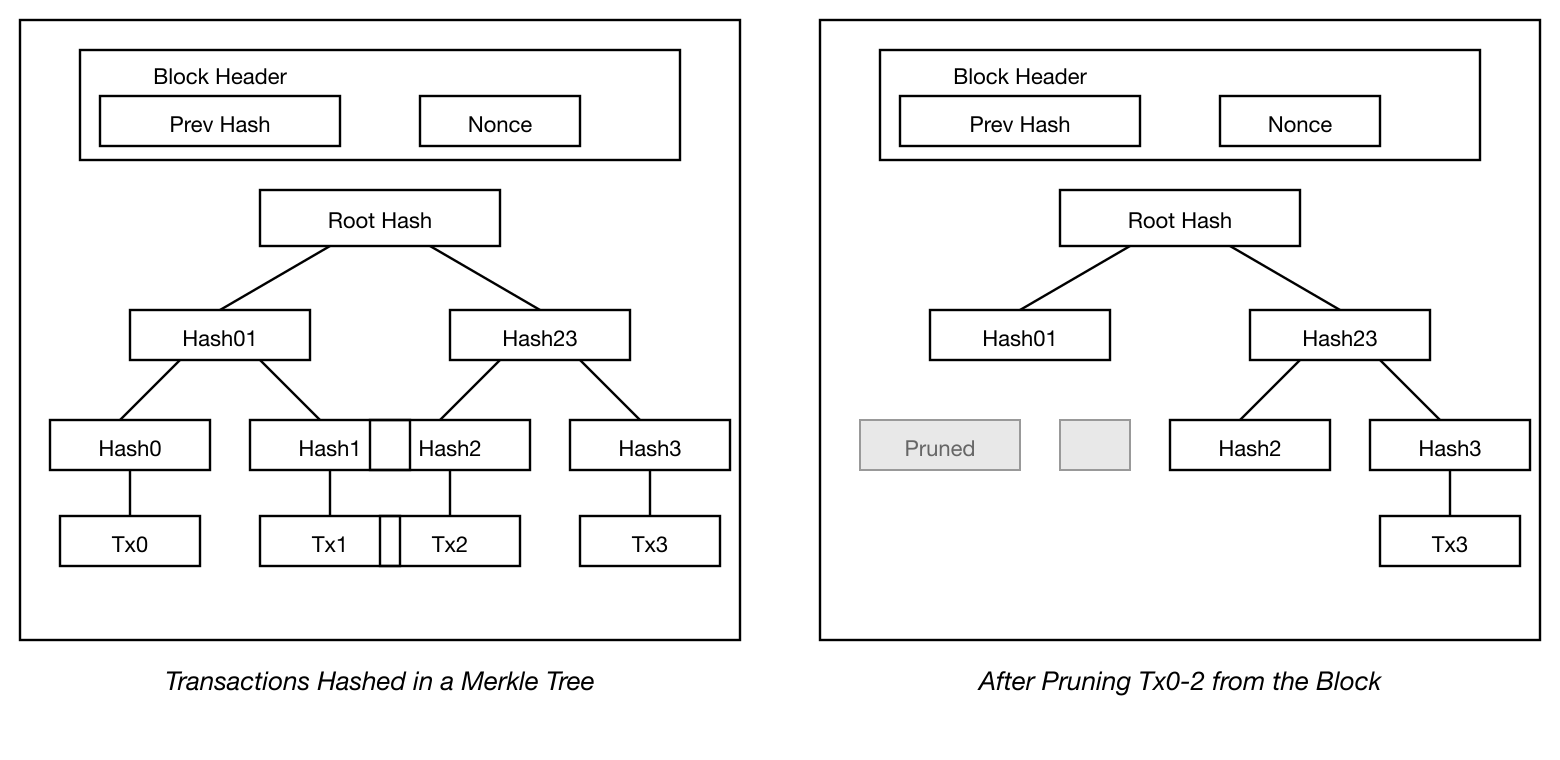

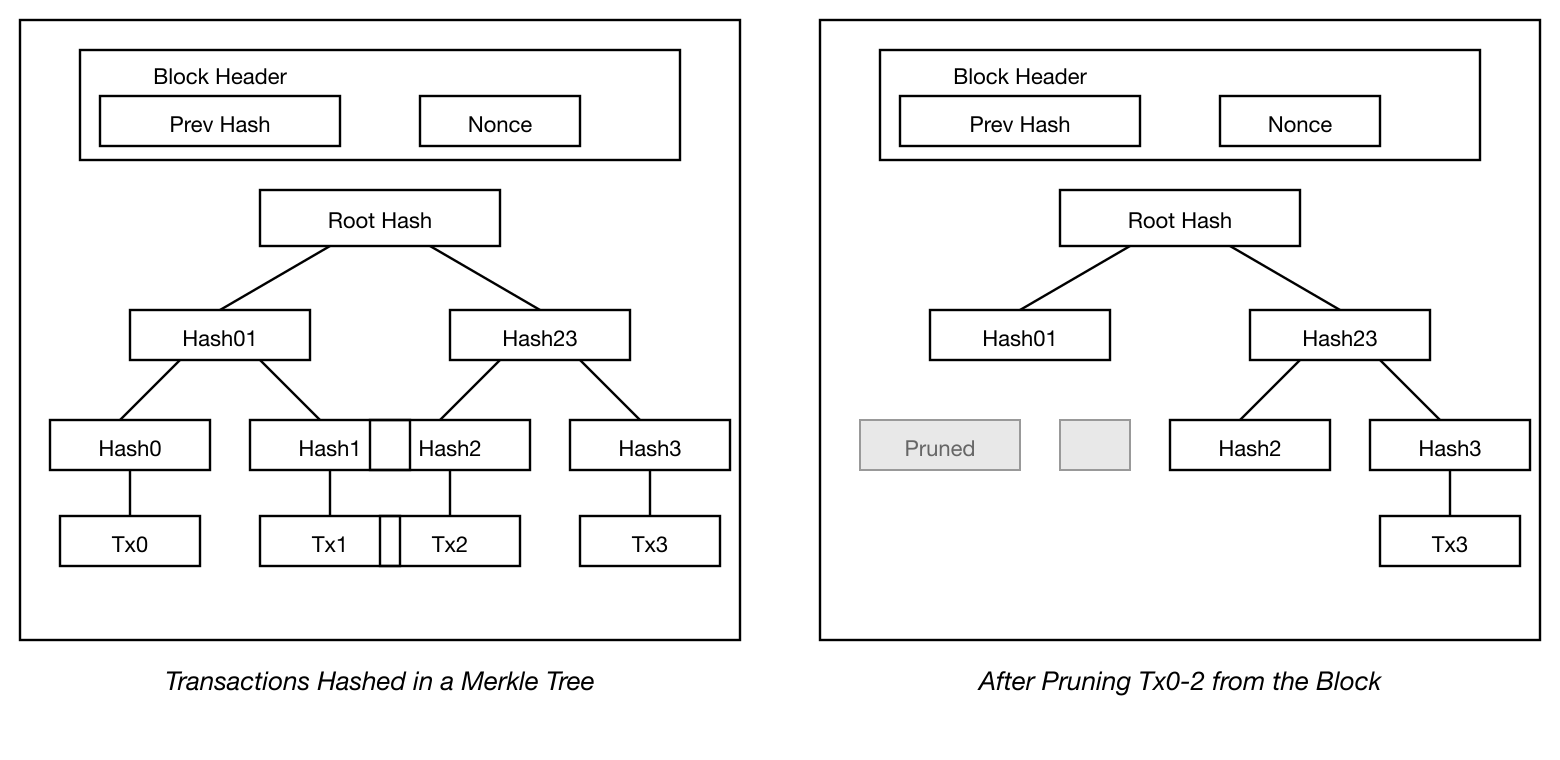

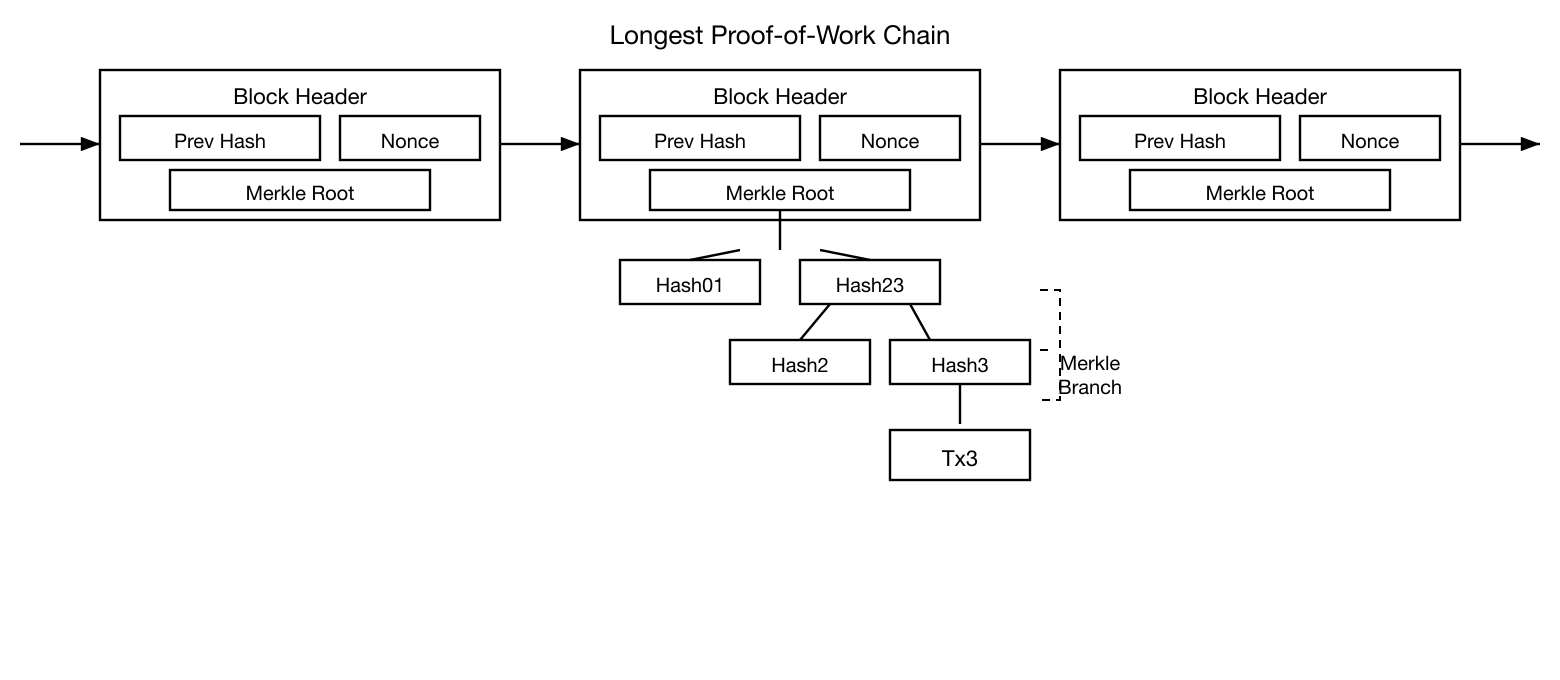

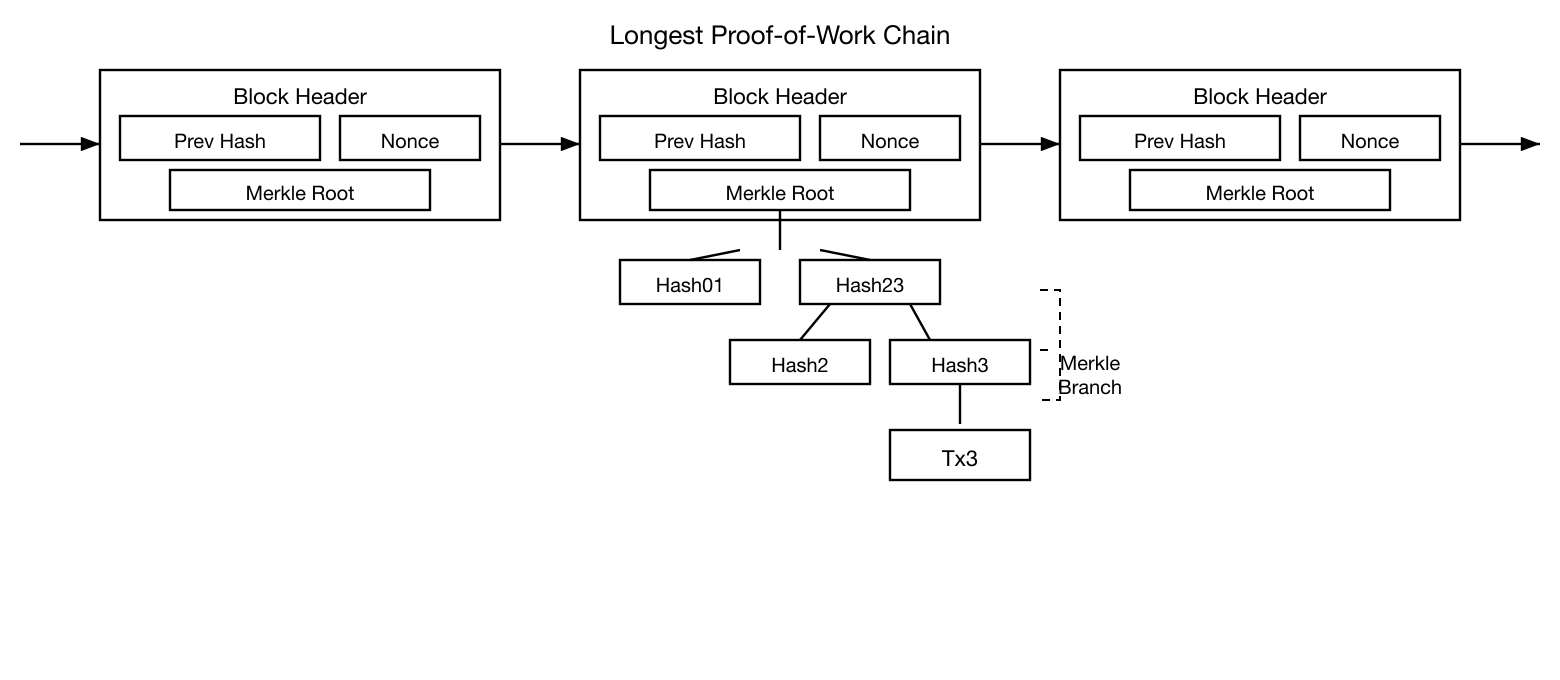

Sobald die letzte Transaktion in einer Muenze unter genuegend Bloecken begraben ist, koennen die ausgegebenen Transaktionen davor verworfen werden, um Speicherplatz zu sparen. Um dies zu ermoeglichen, ohne den Hash des Blocks zu brechen, werden Transaktionen in einem Merkle Tree [^7] [^2] [^5] gehasht, wobei nur die Wurzel im Hash des Blocks enthalten ist. Alte Bloecke koennen dann durch Abschneiden von Aesten des Baums komprimiert werden. Die inneren Hashes muessen nicht gespeichert werden.

Ein Block-Header ohne Transaktionen waere etwa 80 Bytes gross. Wenn wir annehmen, dass Bloecke alle 10 Minuten erzeugt werden, ergeben sich 80 Bytes * 6 * 24 * 365 = 4,2 MB pro Jahr. Da Computersysteme im Jahr 2008 typischerweise mit 2 GB RAM verkauft wurden und das Mooresche Gesetz ein aktuelles Wachstum von 1,2 GB pro Jahr vorhersagt, sollte die Speicherung kein Problem darstellen, selbst wenn die Block-Header im Speicher gehalten werden muessen.

Reclaiming Disk Space

بمجرد أن يُدفن أحدث transaction في عملة تحت عدد كافٍ من blocks، يمكن التخلص من transactions المنفقة قبله لتوفير مساحة القرص. لتسهيل ذلك دون كسر hash الـ block، يتم تحويل transactions إلى hash في Merkle Tree [^7] [^2] [^5]، مع تضمين الجذر فقط في hash الـ block. يمكن بعد ذلك ضغط blocks القديمة عن طريق قطع فروع الشجرة. لا يلزم تخزين hashes الداخلية.

سيكون حجم block header بدون transactions حوالي 80 bytes. إذا افترضنا أن blocks يتم إنشاؤها كل 10 دقائق، فإن 80 bytes * 6 * 24 * 365 = 4.2MB سنوياً. مع أنظمة الكمبيوتر التي تُباع عادة بذاكرة 2GB من RAM اعتباراً من عام 2008، وقانون Moore الذي يتنبأ بنمو حالي قدره 1.2GB سنوياً، لا ينبغي أن يكون التخزين مشكلة حتى لو كان يجب الاحتفاظ بـ block headers في الذاكرة.

Simplified Payment Verification

Es ist moeglich, Zahlungen zu verifizieren, ohne einen vollstaendigen Netzwerkknoten zu betreiben. Ein Benutzer muss lediglich eine Kopie der Block-Header der laengsten Proof-of-Work-Kette aufbewahren, die er durch Abfragen von Netzwerkknoten erhalten kann, bis er ueberzeugt ist, dass er die laengste Kette hat, und den Merkle-Zweig erhalten, der die Transaktion mit dem Block verknuepft, in dem sie mit einem Zeitstempel versehen wurde. Er kann die Transaktion nicht selbst ueberpruefen, aber indem er sie mit einem Platz in der Kette verknuepft, kann er sehen, dass ein Netzwerkknoten sie akzeptiert hat, und nach ihr hinzugefuegte Bloecke bestaetigen weiter, dass das Netzwerk sie akzeptiert hat.

Somit ist die Verifizierung zuverlaessig, solange ehrliche Knoten das Netzwerk kontrollieren, ist aber anfaelliger, wenn das Netzwerk von einem Angreifer uebernommen wird. Waehrend Netzwerkknoten Transaktionen selbst verifizieren koennen, kann die vereinfachte Methode durch gefaelschte Transaktionen eines Angreifers getaeuscht werden, solange der Angreifer das Netzwerk weiterhin dominieren kann. Eine Strategie zum Schutz dagegen waere, Warnungen von Netzwerkknoten zu akzeptieren, wenn sie einen ungueltigen Block erkennen, was die Software des Benutzers auffordert, den vollstaendigen Block und die gemeldeten Transaktionen herunterzuladen, um die Inkonsistenz zu bestaetigen. Unternehmen, die haeufig Zahlungen erhalten, werden wahrscheinlich weiterhin ihre eigenen Knoten betreiben wollen, um unabhaengigere Sicherheit und schnellere Verifizierung zu gewaehrleisten.

Simplified Payment Verification

من الممكن التحقق من المدفوعات دون تشغيل node شبكة كامل. يحتاج المستخدم فقط إلى الاحتفاظ بنسخة من block headers لأطول سلسلة proof-of-work، والتي يمكنه الحصول عليها بالاستعلام من nodes الشبكة حتى يقتنع بأن لديه أطول سلسلة، والحصول على فرع Merkle الذي يربط transaction بالـ block الذي وُضع فيه timestamp. لا يمكنه التحقق من transaction بنفسه، لكن بربطه بمكان في السلسلة، يمكنه رؤية أن node في الشبكة قد قبله، والـ blocks المضافة بعده تؤكد أيضاً أن الشبكة قبلته.

وبالتالي، يكون التحقق موثوقاً طالما أن honest nodes تتحكم في الشبكة، لكنه أكثر عرضة للخطر إذا تغلب مهاجم على الشبكة. بينما يمكن لـ nodes الشبكة التحقق من transactions بأنفسها، يمكن خداع الطريقة المبسطة بـ transactions ملفقة من المهاجم طالما يستطيع المهاجم الاستمرار في التغلب على الشبكة. تتمثل إحدى استراتيجيات الحماية ضد ذلك في قبول تنبيهات من nodes الشبكة عند اكتشافها block غير صالح، مما يدفع برنامج المستخدم إلى تنزيل block الكامل والـ transactions المنبه عنها لتأكيد التناقض. من المرجح أن ترغب الشركات التي تتلقى مدفوعات متكررة في تشغيل nodes خاصة بها لمزيد من الأمان المستقل والتحقق الأسرع.

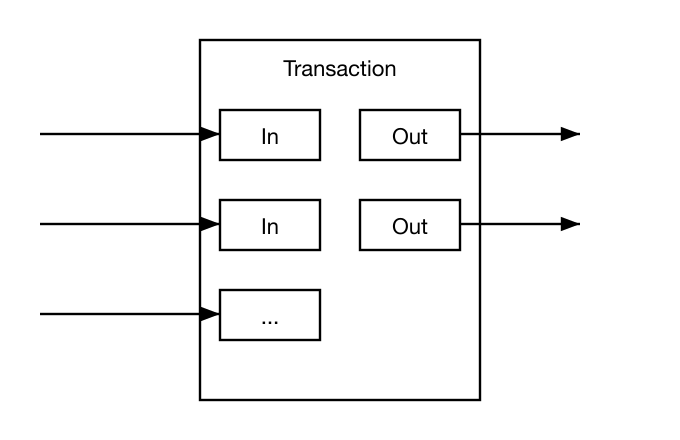

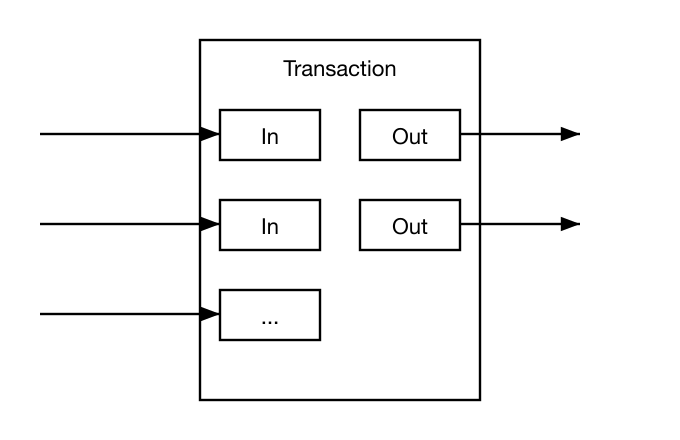

Combining and Splitting Value

Obwohl es moeglich waere, Muenzen einzeln zu behandeln, waere es unpraktisch, fuer jeden Cent in einer Ueberweisung eine separate Transaktion durchzufuehren. Um das Aufteilen und Zusammenfuehren von Werten zu ermoeglichen, enthalten Transaktionen mehrere Eingaben und Ausgaben. Normalerweise gibt es entweder eine einzelne Eingabe von einer groesseren vorherigen Transaktion oder mehrere Eingaben, die kleinere Betraege zusammenfuehren, und hoechstens zwei Ausgaben: eine fuer die Zahlung und eine fuer die Rueckgabe des Wechselgeldes, falls vorhanden, an den Absender.

Es ist zu beachten, dass Fan-out, bei dem eine Transaktion von mehreren Transaktionen abhaengt und diese wiederum von vielen weiteren, hier kein Problem darstellt. Es besteht nie die Notwendigkeit, eine vollstaendige eigenstaendige Kopie der Historie einer Transaktion zu extrahieren.

Combining and Splitting Value

على الرغم من أنه سيكون من الممكن التعامل مع العملات بشكل فردي، إلا أنه سيكون من غير العملي إجراء transaction منفصل لكل سنت في التحويل. للسماح بتقسيم القيمة ودمجها، تحتوي transactions على inputs و outputs متعددة. عادة سيكون هناك إما input واحد من transaction سابق أكبر أو inputs متعددة تجمع مبالغ أصغر، وعلى الأكثر output-ان: أحدهما للدفع، والآخر لإرجاع الباقي، إن وُجد، إلى المرسل.

تجدر الإشارة إلى أن fan-out، حيث يعتمد transaction على عدة transactions، وتلك transactions تعتمد على المزيد، ليست مشكلة هنا. لا توجد حاجة أبداً لاستخراج نسخة مستقلة كاملة من تاريخ transaction.

Privacy

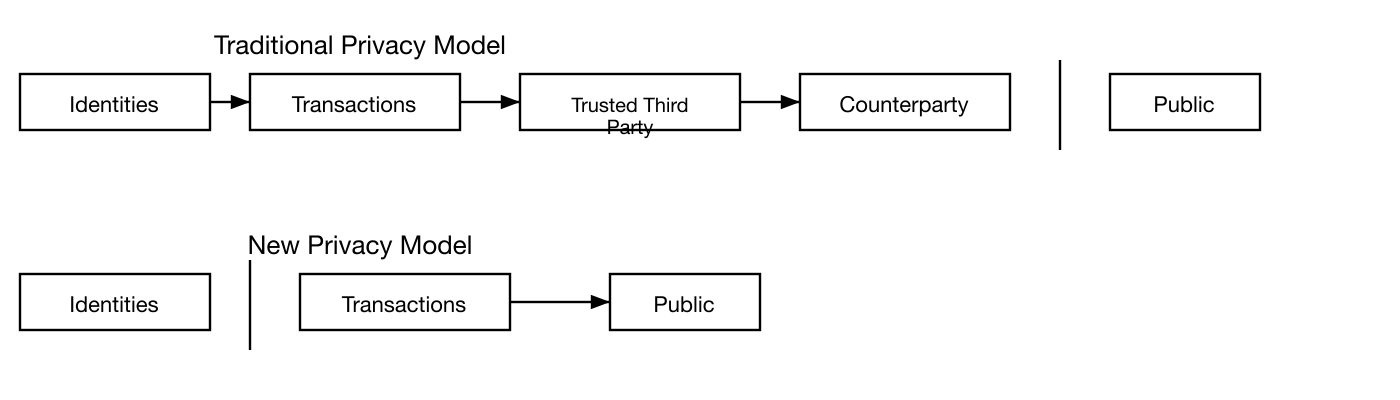

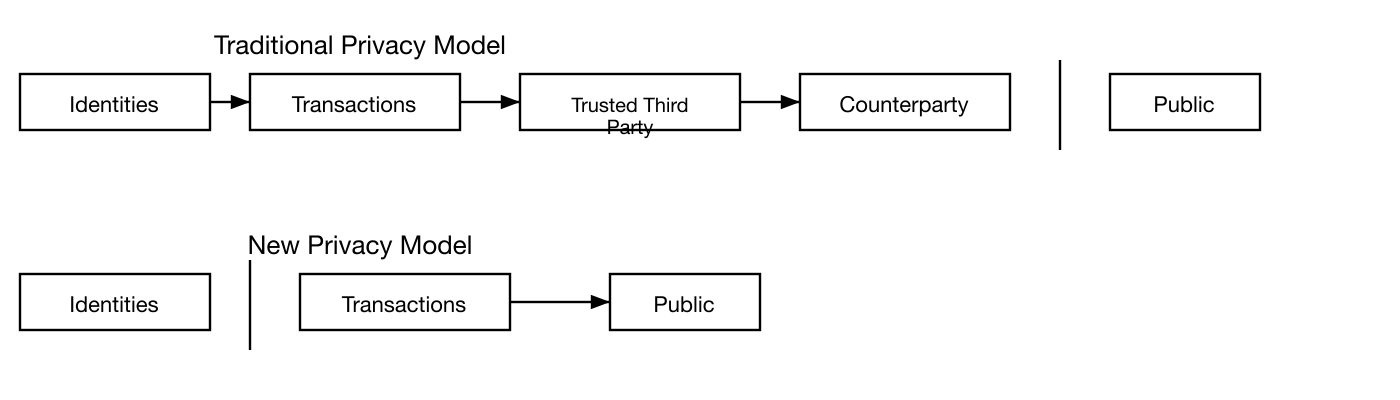

Das traditionelle Bankmodell erreicht ein gewisses Mass an Privatsphaere, indem es den Zugang zu Informationen auf die beteiligten Parteien und den vertrauenswuerdigen Dritten beschraenkt. Die Notwendigkeit, alle Transaktionen oeffentlich bekannt zu geben, schliesst diese Methode aus, aber die Privatsphaere kann dennoch gewahrt werden, indem der Informationsfluss an einer anderen Stelle unterbrochen wird: indem die oeffentlichen Schluessel anonym gehalten werden. Die Oeffentlichkeit kann sehen, dass jemand einen Betrag an jemand anderen sendet, aber ohne Informationen, die die Transaktion mit jemandem verknuepfen. Dies ist vergleichbar mit dem Informationsniveau, das von Boersen veroeffentlicht wird, wo die Zeit und Groesse einzelner Geschaefte, das "Band", oeffentlich gemacht werden, aber ohne zu sagen, wer die Parteien waren.

Als zusaetzliche Schutzmassnahme sollte fuer jede Transaktion ein neues Schluesselpaar verwendet werden, um zu verhindern, dass sie mit einem gemeinsamen Eigentuemer verknuepft werden. Einige Verknuepfungen sind bei Transaktionen mit mehreren Eingaben dennoch unvermeidlich, die notwendigerweise offenbaren, dass ihre Eingaben demselben Eigentuemer gehoerten. Das Risiko besteht darin, dass bei Offenlegung des Eigentuemers eines Schluessels die Verknuepfung andere Transaktionen aufdecken koennte, die demselben Eigentuemer gehoerten.

Privacy

يحقق نموذج البنوك التقليدي مستوى من الخصوصية عن طريق تقييد الوصول إلى المعلومات على الأطراف المعنية والطرف الثالث الموثوق. إن ضرورة الإعلان عن جميع transactions علنياً تستبعد هذه الطريقة، لكن يمكن الحفاظ على الخصوصية عن طريق كسر تدفق المعلومات في مكان آخر: بالحفاظ على public keys مجهولة الهوية. يمكن للجمهور رؤية أن شخصاً ما يرسل مبلغاً إلى شخص آخر، لكن بدون معلومات تربط transaction بأي شخص. يشبه هذا مستوى المعلومات الصادرة عن البورصات، حيث يُعلن عن وقت وحجم الصفقات الفردية، "الشريط"، لكن دون الكشف عن هوية الأطراف.

كجدار حماية إضافي، يجب استخدام key pair جديد لكل transaction لمنع ربطها بمالك مشترك. لا يزال بعض الربط حتمياً مع transactions متعددة inputs، والتي تكشف بالضرورة أن inputs-ها كانت مملوكة لنفس المالك. الخطر هو أنه إذا كُشفت هوية مالك key، فإن الربط قد يكشف transactions أخرى تنتمي لنفس المالك.

Calculations

Wir betrachten das Szenario eines Angreifers, der versucht, eine alternative Kette schneller als die ehrliche Kette zu erzeugen. Selbst wenn dies gelingt, oeffnet es das System nicht fuer willkuerliche Aenderungen, wie das Erzeugen von Wert aus dem Nichts oder das Nehmen von Geld, das nie dem Angreifer gehoerte. Knoten werden eine ungueltige Transaktion nicht als Zahlung akzeptieren, und ehrliche Knoten werden niemals einen Block akzeptieren, der solche enthaelt. Ein Angreifer kann nur versuchen, eine seiner eigenen Transaktionen zu aendern, um Geld zurueckzubekommen, das er kuerzlich ausgegeben hat.

Das Rennen zwischen der ehrlichen Kette und der Angreiferkette kann als binomiale Irrfahrt (Binomial Random Walk) charakterisiert werden. Das Erfolgsereignis ist die Verlaengerung der ehrlichen Kette um einen Block, wodurch ihr Vorsprung um +1 steigt, und das Misserfolgsereignis ist die Verlaengerung der Angreiferkette um einen Block, wodurch der Abstand um -1 sinkt.

Die Wahrscheinlichkeit, dass ein Angreifer von einem gegebenen Rueckstand aufholt, ist analog zum Problem des Ruins des Spielers (Gambler's Ruin). Angenommen, ein Spieler mit unbegrenztem Kredit beginnt mit einem Defizit und spielt potenziell eine unendliche Anzahl von Versuchen, um den Ausgleich zu erreichen. Wir koennen die Wahrscheinlichkeit berechnen, dass er jemals den Ausgleich erreicht, oder dass ein Angreifer jemals die ehrliche Kette einholt, wie folgt [^8]:

p = Wahrscheinlichkeit, dass ein ehrlicher Knoten den naechsten Block findet

q = Wahrscheinlichkeit, dass der Angreifer den naechsten Block findet

q = Wahrscheinlichkeit, dass der Angreifer jemals aufholt, wenn er z Bloecke zurueckliegt

\[ qz = \begin{cases} 1 & \text{wenn } p \leq q \\ \left(\frac{q}{p}\right) z & \text{wenn } p > q \end{cases} \]

Unter der Annahme, dass p q, sinkt die Wahrscheinlichkeit exponentiell mit der Anzahl der Bloecke, die der Angreifer aufholen muss. Wenn die Chancen gegen ihn stehen und er nicht frueh einen gluecklichen Vorstoss macht, werden seine Chancen verschwindend gering, je weiter er zurueckfaellt.

Wir betrachten nun, wie lange der Empfaenger einer neuen Transaktion warten muss, bevor er ausreichend sicher sein kann, dass der Absender die Transaktion nicht aendern kann. Wir nehmen an, dass der Absender ein Angreifer ist, der den Empfaenger eine Zeit lang glauben lassen will, dass er ihn bezahlt hat, und dann nach einiger Zeit auf Zahlung an sich selbst umschaltet. Der Empfaenger wird benachrichtigt, wenn dies geschieht, aber der Absender hofft, dass es zu spaet sein wird.

Der Empfaenger erzeugt ein neues Schluesselpaar und gibt den oeffentlichen Schluessel kurz vor der Signierung an den Absender. Dies verhindert, dass der Absender eine Kette von Bloecken im Voraus vorbereitet, indem er kontinuierlich daran arbeitet, bis er gluecklich genug ist, weit genug voraus zu kommen, und dann die Transaktion zu diesem Zeitpunkt ausfuehrt. Sobald die Transaktion gesendet ist, beginnt der unehrliche Absender im Geheimen an einer parallelen Kette zu arbeiten, die eine alternative Version seiner Transaktion enthaelt.

Der Empfaenger wartet, bis die Transaktion einem Block hinzugefuegt wurde und z Bloecke danach verknuepft wurden. Er kennt nicht den genauen Fortschritt des Angreifers, aber unter der Annahme, dass die ehrlichen Bloecke die durchschnittlich erwartete Zeit pro Block benoetigten, wird der potenzielle Fortschritt des Angreifers eine Poisson-Verteilung mit dem Erwartungswert sein:

\[ \lambda = z\frac{q}{p} \]

Um die Wahrscheinlichkeit zu erhalten, dass der Angreifer jetzt noch aufholen koennte, multiplizieren wir die Poisson-Dichte fuer jeden moeglichen Fortschritt, den er gemacht haben koennte, mit der Wahrscheinlichkeit, dass er von diesem Punkt aufholen koennte:

\[ \sum_{k=0}^{\infty} \frac{\lambda^k e^{-\lambda}}{k!} \cdot \left\{ \begin{array}{cl} \left(\frac{q}{p}\right)^{(z-k)} & \text{wenn } k \leq z \\ 1 & \text{wenn } k > z \end{array} \right. \]

Umstellen, um das Summieren des unendlichen Endes der Verteilung zu vermeiden...

\[ 1 - \sum_{k=0}^{z} \frac{\lambda^k e^{-\lambda}}{k!} \left(1-\left(\frac{q}{p}\right)^{(z-k)}\right) \]

Umwandlung in C-Code...

#include math.h

double AttackerSuccessProbability(double q, int z)

{

double p = 1.0 - q;

double lambda = z * (q / p);

double sum = 1.0;

int i, k;

for (k = 0; k = z; k++)

{

double poisson = exp(-lambda);

for (i = 1; i = k; i++)

poisson *= lambda / i;

sum -= poisson * (1 - pow(q / p, z - k));

}

return sum;

}

Wenn wir einige Ergebnisse berechnen, koennen wir sehen, dass die Wahrscheinlichkeit exponentiell mit z abnimmt.

q=0.1

z=0 P=1.0000000

z=1 P=0.2045873

z=2 P=0.0509779

z=3 P=0.0131722

z=4 P=0.0034552

z=5 P=0.0009137

z=6 P=0.0002428

z=7 P=0.0000647

z=8 P=0.0000173

z=9 P=0.0000046

z=10 P=0.0000012

q=0.3

z=0 P=1.0000000

z=5 P=0.1773523

z=10 P=0.0416605

z=15 P=0.0101008

z=20 P=0.0024804

z=25 P=0.0006132

z=30 P=0.0001522

z=35 P=0.0000379

z=40 P=0.0000095

z=45 P=0.0000024

z=50 P=0.0000006

Aufloesung fuer P kleiner als 0,1%...

P 0.001

q=0.10 z=5

q=0.15 z=8

q=0.20 z=11

q=0.25 z=15

q=0.30 z=24

q=0.35 z=41

q=0.40 z=89

q=0.45 z=340

Calculations

ندرس سيناريو محاولة مهاجم توليد سلسلة بديلة أسرع من السلسلة الصادقة. حتى لو تحقق ذلك، فإنه لا يفتح النظام لتغييرات عشوائية، مثل خلق قيمة من العدم أو أخذ أموال لم تكن أبداً ملكاً للمهاجم. لن تقبل nodes transaction غير صالح كدفعة، ولن تقبل honest nodes أبداً block يحتوي عليها. يمكن للمهاجم فقط محاولة تغيير أحد transactions الخاصة به لاسترداد أموال أنفقها مؤخراً.

يمكن وصف السباق بين السلسلة الصادقة وسلسلة المهاجم بأنه Binomial Random Walk. حدث النجاح هو تمديد السلسلة الصادقة بـ block واحد، مما يزيد تقدمها بمقدار +1، وحدث الفشل هو تمديد سلسلة المهاجم بـ block واحد، مما يقلل الفجوة بمقدار -1.

إن احتمال لحاق المهاجم من عجز معين مماثل لمسألة Gambler's Ruin. لنفترض أن مقامراً ذا رصيد غير محدود يبدأ بعجز ويلعب عدداً لا نهائياً محتملاً من المحاولات للوصول إلى نقطة التعادل. يمكننا حساب احتمال وصوله إلى نقطة التعادل، أو لحاق المهاجم بالسلسلة الصادقة، كالتالي [^8]:

p = probability an honest node finds the next block

q = probability the attacker finds the next block

q = probability the attacker will ever catch up from z blocks behind

``````

\[

qz =

\begin{cases}

1 & \text{if } p \leq q \\

\left(\frac{q}{p}\right) z & \text{if } p > q

\end{cases}

\]

بالنظر إلى افتراضنا أن p q، ينخفض الاحتمال أسياً (exponentially) مع زيادة عدد blocks التي يجب على المهاجم اللحاق بها. إذا لم يحقق قفزة محظوظة للأمام في وقت مبكر، تصبح فرصه ضئيلة للغاية كلما تخلف أكثر.

ندرس الآن المدة التي يحتاج مستلم transaction جديد إلى الانتظار قبل أن يكون واثقاً بما يكفي أن المرسل لا يستطيع تغيير transaction. نفترض أن المرسل مهاجم يريد إقناع المستلم بأنه دفع له لفترة، ثم يحوّل الدفع لنفسه بعد مرور بعض الوقت. سيتم تنبيه المستلم عند حدوث ذلك، لكن المرسل يأمل أن يكون قد فات الأوان.

يولد المستلم key pair جديداً ويعطي public key للمرسل قبل التوقيع بقليل. هذا يمنع المرسل من تحضير سلسلة blocks مسبقاً بالعمل عليها باستمرار حتى يحالفه الحظ ويتقدم بما فيه الكفاية، ثم ينفذ transaction في تلك اللحظة. بمجرد إرسال transaction، يبدأ المرسل غير الأمين بالعمل سراً على سلسلة موازية تحتوي على نسخة بديلة من transaction الخاص به.

ينتظر المستلم حتى يُضاف transaction إلى block ويتم ربط z من blocks بعده. لا يعرف مقدار التقدم الدقيق الذي أحرزه المهاجم، لكن بافتراض أن honest blocks استغرقت الوقت المتوقع المتوسط لكل block، فإن التقدم المحتمل للمهاجم سيكون توزيع Poisson بقيمة متوقعة:

\[

\lambda = z\frac{q}{p}

\]

للحصول على احتمال أن المهاجم لا يزال يمكنه اللحاق الآن، نضرب كثافة Poisson لكل مقدار تقدم يمكن أن يكون قد أحرزه في احتمال اللحاق من تلك النقطة:

\[

\sum_{k=0}^{\infty} \frac{\lambda^k e^{-\lambda}}{k!} \cdot \left\{

\begin{array}{cl}

\left(\frac{q}{p}\right)^{(z-k)} & \text{if } k \leq z \\

1 & \text{if } k > z

\end{array}

\right.

\]

بإعادة الترتيب لتجنب جمع الذيل اللانهائي للتوزيع...

\[

1 - \sum_{k=0}^{z} \frac{\lambda^k e^{-\lambda}}{k!} \left(1-\left(\frac{q}{p}\right)^{(z-k)}\right)

\]

تحويل إلى كود C...

```c

#include math.h

double AttackerSuccessProbability(double q, int z)

{

double p = 1.0 - q;

double lambda = z * (q / p);

double sum = 1.0;

int i, k;

for (k = 0; k = z; k++)

{

double poisson = exp(-lambda);

for (i = 1; i = k; i++)

poisson *= lambda / i;

sum -= poisson * (1 - pow(q / p, z - k));

}

return sum;

}

بتشغيل بعض النتائج، يمكننا رؤية أن الاحتمال ينخفض أسياً مع z.

q=0.1

z=0 P=1.0000000

z=1 P=0.2045873

z=2 P=0.0509779

z=3 P=0.0131722

z=4 P=0.0034552

z=5 P=0.0009137

z=6 P=0.0002428

z=7 P=0.0000647

z=8 P=0.0000173

z=9 P=0.0000046

z=10 P=0.0000012

q=0.3

z=0 P=1.0000000

z=5 P=0.1773523

z=10 P=0.0416605

z=15 P=0.0101008

z=20 P=0.0024804

z=25 P=0.0006132

z=30 P=0.0001522

z=35 P=0.0000379

z=40 P=0.0000095

z=45 P=0.0000024

z=50 P=0.0000006

حل لقيم P أقل من 0.1%...

P 0.001

q=0.10 z=5

q=0.15 z=8

q=0.20 z=11

q=0.25 z=15

q=0.30 z=24

q=0.35 z=41

q=0.40 z=89

q=0.45 z=340

Conclusion

Wir haben ein System fuer elektronische Transaktionen vorgeschlagen, das ohne Vertrauen auskommt. Wir begannen mit dem ueblichen Rahmenwerk von Muenzen aus digitalen Signaturen, das eine starke Kontrolle ueber das Eigentum bietet, aber ohne eine Moeglichkeit zur Verhinderung von Doppelausgaben unvollstaendig ist. Um dies zu loesen, schlugen wir ein Peer-to-Peer-Netzwerk vor, das Proof-of-Work verwendet, um eine oeffentliche Historie von Transaktionen aufzuzeichnen, die fuer einen Angreifer schnell rechnerisch unpraktisch zu aendern wird, wenn ehrliche Knoten die Mehrheit der CPU-Leistung kontrollieren. Das Netzwerk ist robust in seiner unstrukturierten Einfachheit. Knoten arbeiten alle gleichzeitig mit wenig Koordination. Sie muessen nicht identifiziert werden, da Nachrichten nicht an einen bestimmten Ort geroutet werden und nur nach dem Best-Effort-Prinzip zugestellt werden muessen. Knoten koennen das Netzwerk nach Belieben verlassen und wieder beitreten, wobei sie die Proof-of-Work-Kette als Beweis dafuer akzeptieren, was waehrend ihrer Abwesenheit geschehen ist. Sie stimmen mit ihrer CPU-Leistung ab, indem sie ihre Akzeptanz gueltiger Bloecke durch Arbeit an deren Verlaengerung ausdruecken und ungueltige Bloecke ablehnen, indem sie sich weigern, an ihnen zu arbeiten. Alle benoetigten Regeln und Anreize koennen mit diesem Konsensmechanismus durchgesetzt werden.

Conclusion

لقد اقترحنا نظاماً للمعاملات الإلكترونية دون الاعتماد على الثقة. بدأنا بالإطار المعتاد للعملات المصنوعة من digital signatures، الذي يوفر تحكماً قوياً في الملكية، لكنه غير مكتمل بدون طريقة لمنع double-spending. لحل هذا، اقترحنا شبكة peer-to-peer تستخدم proof-of-work لتسجيل تاريخ عام لـ transactions يصبح بسرعة غير عملي حسابياً لمهاجم تغييره إذا كانت honest nodes تتحكم في غالبية قدرة CPU. الشبكة متينة في بساطتها غير المنظمة. تعمل nodes جميعها في آن واحد بأقل قدر من التنسيق. لا تحتاج إلى التعريف بهويتها، حيث أن الرسائل لا تُوجَّه إلى مكان محدد وتحتاج فقط إلى التسليم على أساس best effort. يمكن لـ nodes مغادرة الشبكة والانضمام إليها مجدداً حسب رغبتها، مع قبول سلسلة proof-of-work كدليل على ما حدث أثناء غيابها. تصوت بقدرة CPU الخاصة بها، معبرة عن قبولها لـ blocks الصالحة بالعمل على تمديدها ورفض blocks غير الصالحة بالامتناع عن العمل عليها. يمكن فرض أي قواعد وحوافز ضرورية من خلال آلية consensus هذه.

References

-

H. Massias, X.S. Avila, and J.-J. Quisquater, "Design of a secure timestamping service with minimal trust requirements," In 20th Symposium on Information Theory in the Benelux, May 1999.

-

S. Haber, W.S. Stornetta, "How to time-stamp a digital document," In Journal of Cryptology, vol 3, no 2, pages 99-111, 1991.

-

D. Bayer, S. Haber, W.S. Stornetta, "Improving the efficiency and reliability of digital time-stamping," In Sequences II: Methods in Communication, Security and Computer Science, pages 329-334, 1993.

-

S. Haber, W.S. Stornetta, "Secure names for bit-strings," In Proceedings of the 4th ACM Conference on Computer and Communications Security, pages 28-35, April 1997.

-

A. Back, "Hashcash - a denial of service counter-measure," http://www.hashcash.org/papers/hashcash.pdf, 2002.

-

R.C. Merkle, "Protocols for public key cryptosystems," In Proc. 1980 Symposium on Security and Privacy, IEEE Computer Society, pages 122-133, April 1980.

-

W. Feller, "An introduction to probability theory and its applications," 1957.

References

-

H. Massias, X.S. Avila, and J.-J. Quisquater, "Design of a secure timestamping service with minimal trust requirements," In 20th Symposium on Information Theory in the Benelux, May 1999.

-

S. Haber, W.S. Stornetta, "How to time-stamp a digital document," In Journal of Cryptology, vol 3, no 2, pages 99-111, 1991.

-

D. Bayer, S. Haber, W.S. Stornetta, "Improving the efficiency and reliability of digital time-stamping," In Sequences II: Methods in Communication, Security and Computer Science, pages 329-334, 1993.

-

S. Haber, W.S. Stornetta, "Secure names for bit-strings," In Proceedings of the 4th ACM Conference on Computer and Communications Security, pages 28-35, April 1997.

-

A. Back, "Hashcash - a denial of service counter-measure," http://www.hashcash.org/papers/hashcash.pdf, 2002.

-

R.C. Merkle, "Protocols for public key cryptosystems," In Proc. 1980 Symposium on Security and Privacy, IEEE Computer Society, pages 122-133, April 1980.

-

W. Feller, "An introduction to probability theory and its applications," 1957.