Bitcoin: Ein elektronisches Peer-to-Peer-Bezahlsystem

Abstract

Sebuah versi murni peer-to-peer dari uang elektronik akan memungkinkan pembayaran online dikirim langsung dari satu pihak ke pihak lain tanpa melalui lembaga keuangan. Tanda tangan digital menyediakan sebagian dari solusi, tetapi manfaat utama akan hilang jika pihak ketiga yang tepercaya masih diperlukan untuk mencegah double-spending. Kami mengusulkan solusi untuk masalah double-spending menggunakan jaringan peer-to-peer. Jaringan memberi cap waktu pada transaksi dengan melakukan hash ke dalam rantai proof-of-work berbasis hash yang berkelanjutan, membentuk catatan yang tidak dapat diubah tanpa mengulang proof-of-work. Rantai terpanjang tidak hanya berfungsi sebagai bukti urutan peristiwa yang disaksikan, tetapi juga bukti bahwa rantai tersebut berasal dari kumpulan daya CPU terbesar. Selama mayoritas daya CPU dikendalikan oleh node yang tidak bekerja sama untuk menyerang jaringan, mereka akan menghasilkan rantai terpanjang dan mengungguli penyerang. Jaringan itu sendiri memerlukan struktur minimal. Pesan disiarkan berdasarkan upaya terbaik, dan node dapat meninggalkan dan bergabung kembali dengan jaringan sesuka hati, menerima rantai proof-of-work terpanjang sebagai bukti atas apa yang terjadi saat mereka pergi.

Abstract

Eine rein Peer-to-Peer-basierte Version von elektronischem Bargeld wuerde es ermoeglichen, Online-Zahlungen direkt von einer Partei an eine andere zu senden, ohne ueber ein Finanzinstitut zu gehen. Digitale Signaturen bieten einen Teil der Loesung, aber die wesentlichen Vorteile gehen verloren, wenn weiterhin ein vertrauenswuerdiger Dritter erforderlich ist, um Doppelausgaben zu verhindern. Wir schlagen eine Loesung fuer das Problem der Doppelausgaben unter Verwendung eines Peer-to-Peer-Netzwerks vor. Das Netzwerk versieht Transaktionen mit Zeitstempeln, indem es sie in eine fortlaufende Kette von hash-basiertem Proof-of-Work hasht und so einen Datensatz bildet, der nicht geaendert werden kann, ohne den Proof-of-Work erneut durchzufuehren. Die laengste Kette dient nicht nur als Beweis fuer die beobachtete Abfolge von Ereignissen, sondern auch als Beweis dafuer, dass sie aus dem groessten Pool an CPU-Leistung stammt. Solange die Mehrheit der CPU-Leistung von Knoten kontrolliert wird, die nicht kooperieren, um das Netzwerk anzugreifen, werden sie die laengste Kette erzeugen und Angreifer ueberholen. Das Netzwerk selbst erfordert eine minimale Struktur. Nachrichten werden nach dem Best-Effort-Prinzip verbreitet, und Knoten koennen das Netzwerk nach Belieben verlassen und wieder beitreten, wobei sie die laengste Proof-of-Work-Kette als Beweis dafuer akzeptieren, was waehrend ihrer Abwesenheit geschehen ist.

Introduction

Perdagangan di Internet telah bergantung hampir sepenuhnya pada lembaga keuangan yang bertindak sebagai pihak ketiga tepercaya untuk memproses pembayaran elektronik. Meskipun sistem ini berfungsi cukup baik untuk sebagian besar transaksi, sistem ini masih mengalami kelemahan bawaan dari model berbasis kepercayaan. Transaksi yang benar-benar tidak dapat dibatalkan sebenarnya tidak mungkin dilakukan, karena lembaga keuangan tidak dapat menghindari mediasi sengketa. Biaya mediasi meningkatkan biaya transaksi, membatasi ukuran transaksi minimum yang praktis dan menghilangkan kemungkinan transaksi kecil kasual, dan ada biaya yang lebih luas dalam hilangnya kemampuan untuk melakukan pembayaran yang tidak dapat dibatalkan untuk layanan yang tidak dapat dibatalkan. Dengan kemungkinan pembatalan, kebutuhan akan kepercayaan menyebar. Pedagang harus waspada terhadap pelanggan mereka, mengganggu mereka untuk mendapatkan lebih banyak informasi daripada yang seharusnya mereka butuhkan. Persentase tertentu dari penipuan diterima sebagai hal yang tidak dapat dihindari. Biaya-biaya dan ketidakpastian pembayaran ini dapat dihindari secara langsung dengan menggunakan mata uang fisik, tetapi tidak ada mekanisme yang ada untuk melakukan pembayaran melalui saluran komunikasi tanpa pihak yang tepercaya.

Yang dibutuhkan adalah sistem pembayaran elektronik berdasarkan bukti kriptografi alih-alih kepercayaan, yang memungkinkan dua pihak yang bersedia untuk bertransaksi langsung satu sama lain tanpa memerlukan pihak ketiga yang tepercaya. Transaksi yang secara komputasional tidak praktis untuk dibatalkan akan melindungi penjual dari penipuan, dan mekanisme escrow rutin dapat dengan mudah diimplementasikan untuk melindungi pembeli. Dalam makalah ini, kami mengusulkan solusi untuk masalah double-spending menggunakan server cap waktu terdistribusi peer-to-peer untuk menghasilkan bukti komputasional dari urutan kronologis transaksi. Sistem ini aman selama node jujur secara kolektif mengendalikan lebih banyak daya CPU daripada kelompok node penyerang mana pun yang bekerja sama.

Introduction

Der Handel im Internet ist fast ausschliesslich auf Finanzinstitute angewiesen, die als vertrauenswuerdige Dritte elektronische Zahlungen abwickeln. Obwohl das System fuer die meisten Transaktionen gut genug funktioniert, leidet es nach wie vor unter den inhärenten Schwaechen des vertrauensbasierten Modells. Vollstaendig unumkehrbare Transaktionen sind nicht wirklich moeglich, da Finanzinstitute die Vermittlung bei Streitigkeiten nicht vermeiden koennen. Die Kosten der Vermittlung erhoehen die Transaktionskosten, begrenzen die minimale praktische Transaktionsgroesse und schliessen die Moeglichkeit kleiner gelegentlicher Transaktionen aus, und es gibt breitere Kosten durch den Verlust der Moeglichkeit, unumkehrbare Zahlungen fuer unumkehrbare Dienstleistungen zu leisten. Mit der Moeglichkeit der Umkehrung breitet sich die Notwendigkeit von Vertrauen aus. Haendler muessen ihren Kunden gegenueber misstrauisch sein und sie nach mehr Informationen fragen, als sonst noetig waere. Ein gewisser Prozentsatz an Betrug wird als unvermeidlich akzeptiert. Diese Kosten und Zahlungsunsicherheiten koennen persoenlich durch die Verwendung physischer Waehrung vermieden werden, aber es gibt keinen Mechanismus, um Zahlungen ueber einen Kommunikationskanal ohne eine vertrauenswuerdige Partei zu leisten.

Was benoetigt wird, ist ein elektronisches Zahlungssystem, das auf kryptographischem Beweis anstelle von Vertrauen basiert und es zwei beliebigen willigen Parteien ermoeglicht, direkt miteinander zu handeln, ohne einen vertrauenswuerdigen Dritten zu benoetigen. Transaktionen, die rechnerisch unpraktisch umzukehren sind, wuerden Verkaeufer vor Betrug schuetzen, und routinemaessige Treuhandmechanismen koennten leicht implementiert werden, um Kaeufer zu schuetzen. In dieser Arbeit schlagen wir eine Loesung fuer das Problem der Doppelausgaben vor, die einen verteilten Peer-to-Peer-Zeitstempelserver verwendet, um einen rechnerischen Beweis der chronologischen Reihenfolge von Transaktionen zu erzeugen. Das System ist sicher, solange ehrliche Knoten gemeinsam mehr CPU-Leistung kontrollieren als jede kooperierende Gruppe von Angreiferknoten.

Transactions

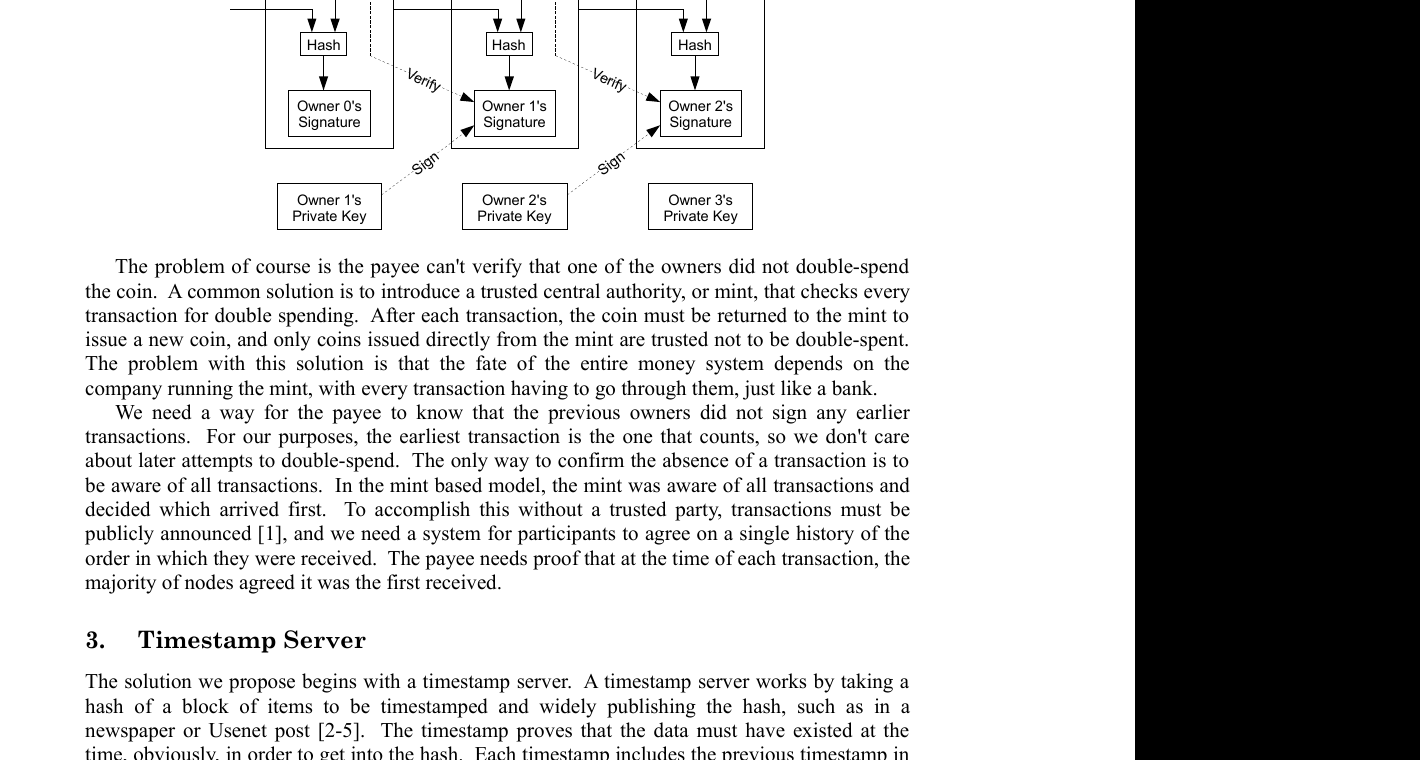

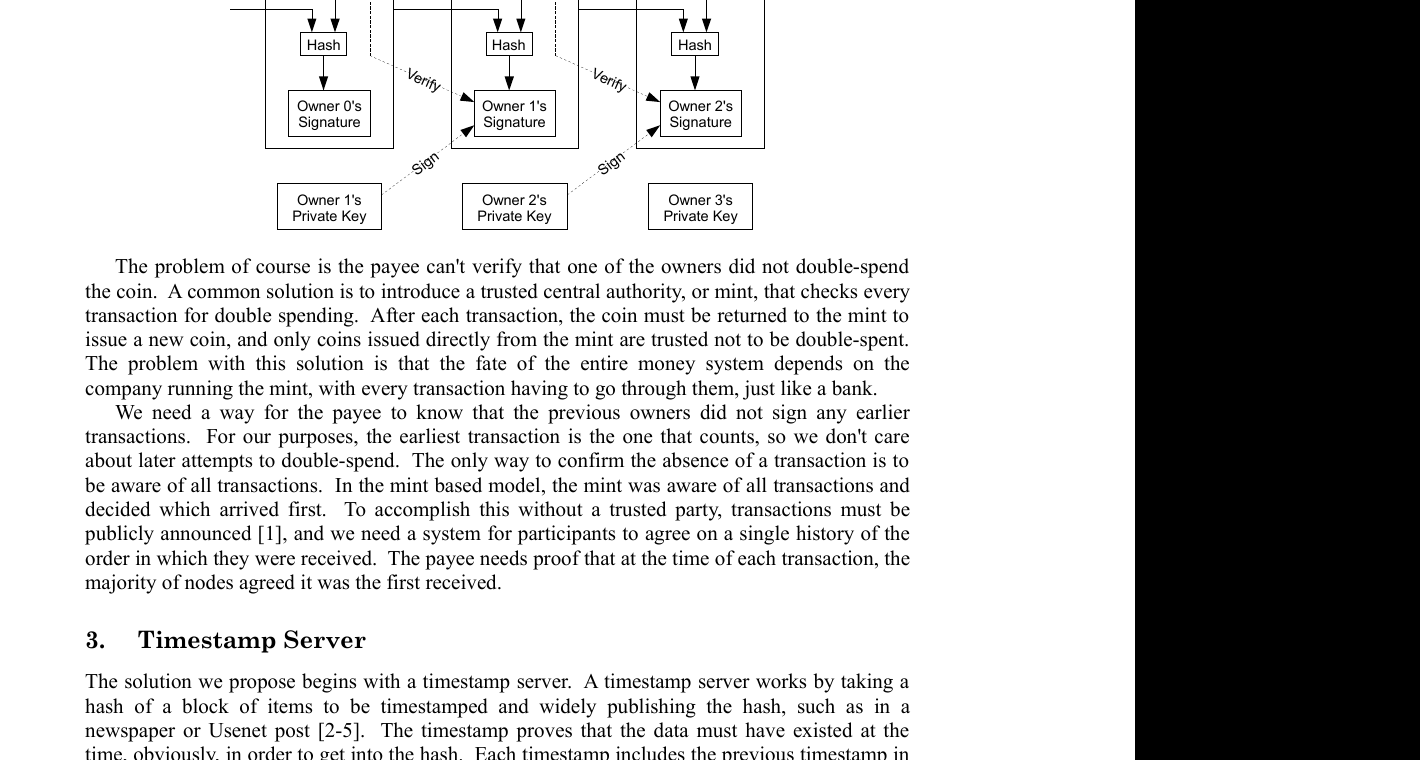

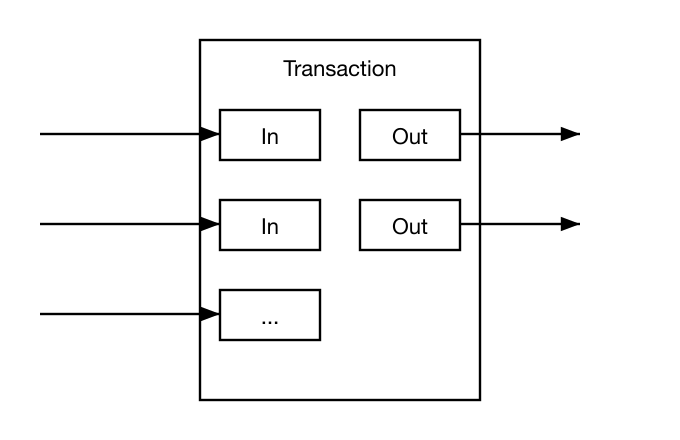

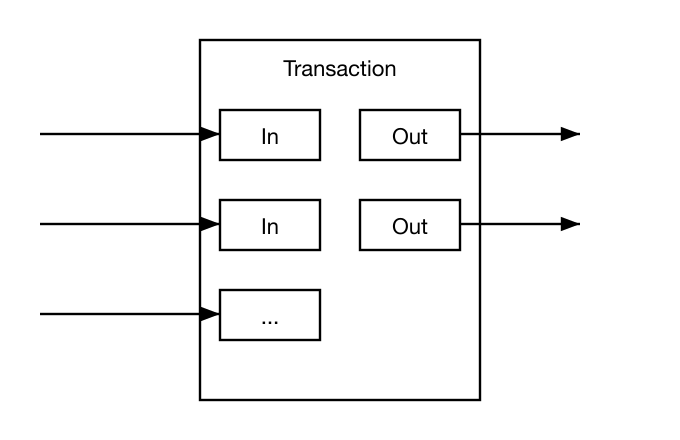

Kami mendefinisikan koin elektronik sebagai rantai tanda tangan digital. Setiap pemilik mentransfer koin ke pemilik berikutnya dengan menandatangani secara digital hash dari transaksi sebelumnya dan kunci publik (public key) pemilik berikutnya, lalu menambahkannya ke ujung koin. Penerima pembayaran dapat memverifikasi tanda tangan untuk memverifikasi rantai kepemilikan.

Masalahnya tentu saja adalah penerima tidak dapat memverifikasi bahwa salah satu pemilik tidak melakukan double-spending terhadap koin tersebut. Solusi umum adalah memperkenalkan otoritas pusat tepercaya, atau percetakan uang, yang memeriksa setiap transaksi untuk double-spending. Setelah setiap transaksi, koin harus dikembalikan ke percetakan uang untuk menerbitkan koin baru, dan hanya koin yang diterbitkan langsung dari percetakan uang yang dipercaya tidak di-double-spend. Masalah dengan solusi ini adalah nasib seluruh sistem uang bergantung pada perusahaan yang menjalankan percetakan uang, dengan setiap transaksi harus melewati mereka, sama seperti bank.

Kita membutuhkan cara bagi penerima untuk mengetahui bahwa pemilik sebelumnya tidak menandatangani transaksi yang lebih awal. Untuk tujuan kita, transaksi paling awal adalah yang dihitung, jadi kita tidak peduli tentang upaya double-spending selanjutnya. Satu-satunya cara untuk mengonfirmasi ketiadaan suatu transaksi adalah mengetahui semua transaksi. Dalam model berbasis percetakan uang, percetakan uang mengetahui semua transaksi dan memutuskan mana yang tiba lebih dulu. Untuk mencapai ini tanpa pihak tepercaya, transaksi harus diumumkan secara publik [^1], dan kita membutuhkan sistem bagi peserta untuk menyepakati satu riwayat urutan penerimaan. Penerima membutuhkan bukti bahwa pada saat setiap transaksi, mayoritas node menyetujui bahwa transaksi tersebut adalah yang pertama diterima.

Transactions

Wir definieren eine elektronische Muenze als eine Kette digitaler Signaturen. Jeder Eigentuemer uebertraegt die Muenze an den naechsten, indem er einen Hash der vorherigen Transaktion und den oeffentlichen Schluessel des naechsten Eigentuemers digital signiert und diese am Ende der Muenze anfuegt. Ein Zahlungsempfaenger kann die Signaturen ueberpruefen, um die Eigentuemerkette zu verifizieren.

Das Problem ist natuerlich, dass der Zahlungsempfaenger nicht ueberpruefen kann, ob einer der Eigentuemer die Muenze nicht doppelt ausgegeben hat. Eine gaengige Loesung besteht darin, eine vertrauenswuerdige zentrale Instanz, oder Muenzpraegeanstalt, einzufuehren, die jede Transaktion auf Doppelausgaben ueberprueft. Nach jeder Transaktion muss die Muenze an die Muenzpraegeanstalt zurueckgegeben werden, um eine neue Muenze auszugeben, und nur direkt von der Muenzpraegeanstalt ausgegebene Muenzen gelten als nicht doppelt ausgegeben. Das Problem bei dieser Loesung ist, dass das Schicksal des gesamten Geldsystems von dem Unternehmen abhaengt, das die Muenzpraegeanstalt betreibt, wobei jede Transaktion ueber sie abgewickelt werden muss, genau wie bei einer Bank.

Wir brauchen einen Weg, damit der Zahlungsempfaenger weiss, dass die frueheren Eigentuemer keine frueheren Transaktionen signiert haben. Fuer unsere Zwecke ist die frueheste Transaktion die massgebliche, sodass wir uns nicht um spaetere Versuche der Doppelausgabe kuemmern. Der einzige Weg, die Abwesenheit einer Transaktion zu bestaetigen, ist, alle Transaktionen zu kennen. Im Modell der Muenzpraegeanstalt kannte die Muenzpraegeanstalt alle Transaktionen und entschied, welche zuerst ankam. Um dies ohne eine vertrauenswuerdige Partei zu erreichen, muessen Transaktionen oeffentlich bekannt gegeben werden [^1], und wir brauchen ein System, damit die Teilnehmer sich auf eine einzige Geschichte der Reihenfolge einigen, in der sie empfangen wurden. Der Zahlungsempfaenger braucht den Beweis, dass zum Zeitpunkt jeder Transaktion die Mehrheit der Knoten zustimmte, dass sie die erste empfangene war.

Timestamp Server

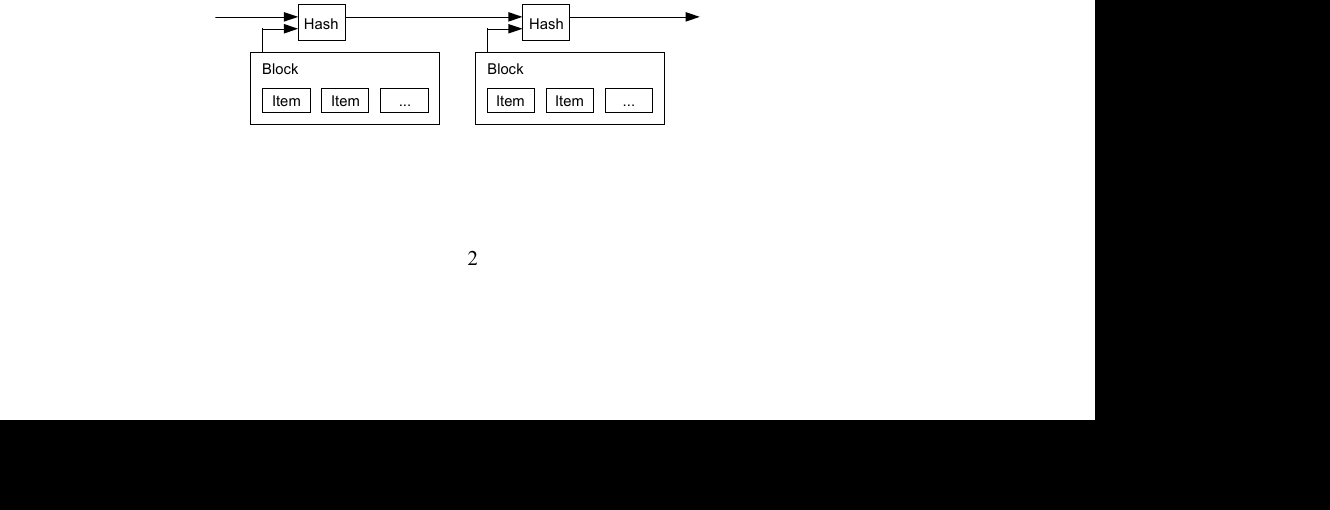

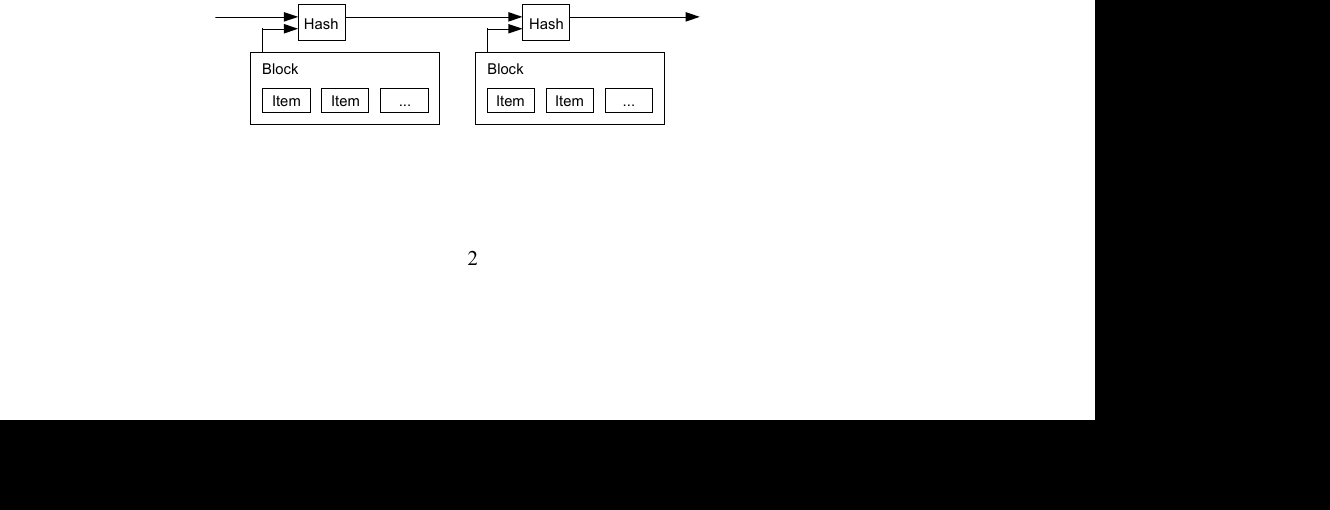

Solusi yang kami usulkan dimulai dengan server cap waktu. Server cap waktu bekerja dengan mengambil hash dari blok item yang akan diberi cap waktu dan mempublikasikan hash tersebut secara luas, seperti di surat kabar atau posting Usenet [^2] [^3] [^4] [^5]. Cap waktu membuktikan bahwa data pasti sudah ada pada saat itu, tentunya, agar dapat masuk ke dalam hash. Setiap cap waktu menyertakan cap waktu sebelumnya dalam hash-nya, membentuk rantai, dengan setiap cap waktu tambahan memperkuat yang sebelumnya.

Timestamp Server

Die von uns vorgeschlagene Loesung beginnt mit einem Zeitstempelserver. Ein Zeitstempelserver funktioniert, indem er einen Hash eines Blocks von Elementen nimmt, die mit einem Zeitstempel versehen werden sollen, und den Hash breit veroeffentlicht, beispielsweise in einer Zeitung oder einem Usenet-Beitrag [^2] [^3] [^4] [^5]. Der Zeitstempel beweist, dass die Daten offensichtlich zu diesem Zeitpunkt existiert haben muessen, um in den Hash aufgenommen zu werden. Jeder Zeitstempel enthaelt den vorherigen Zeitstempel in seinem Hash und bildet so eine Kette, wobei jeder zusaetzliche Zeitstempel die vorherigen verstaerkt.

Proof-of-Work

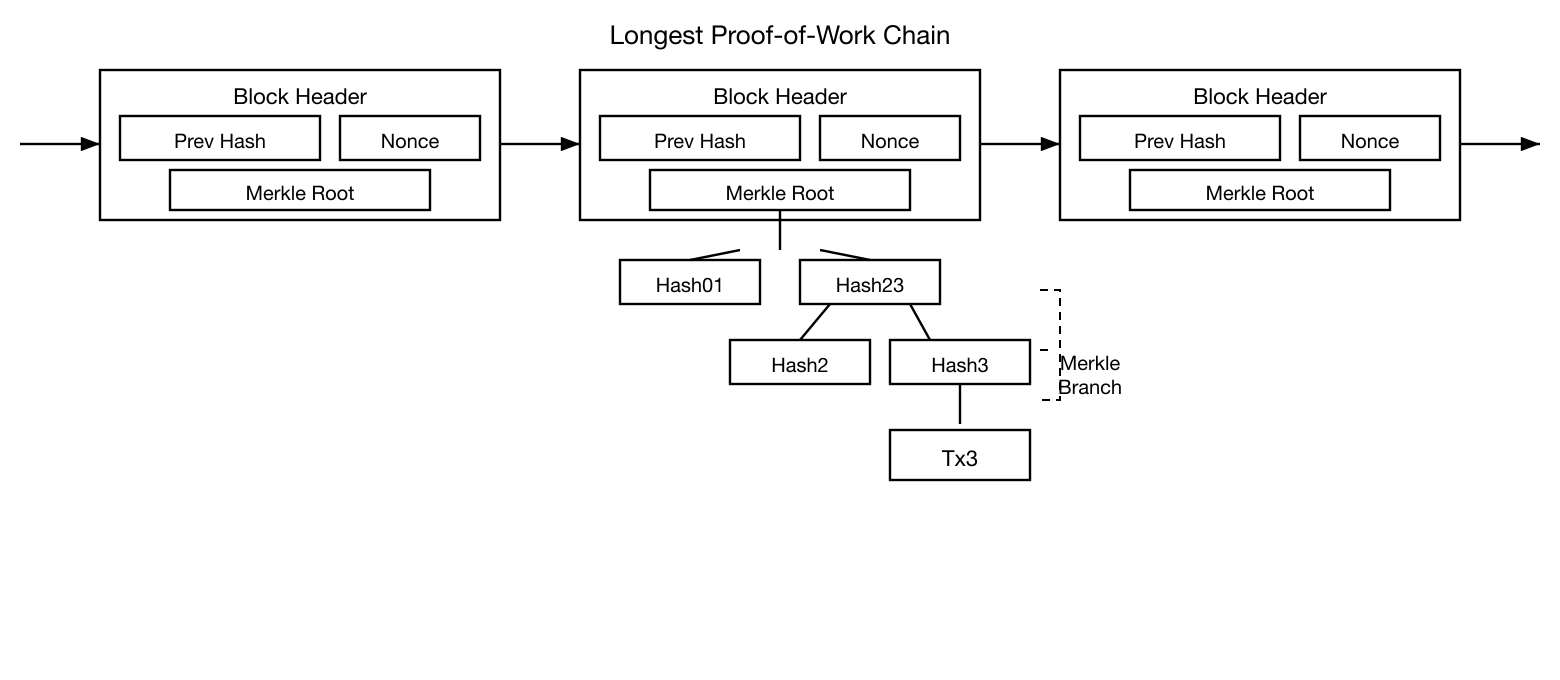

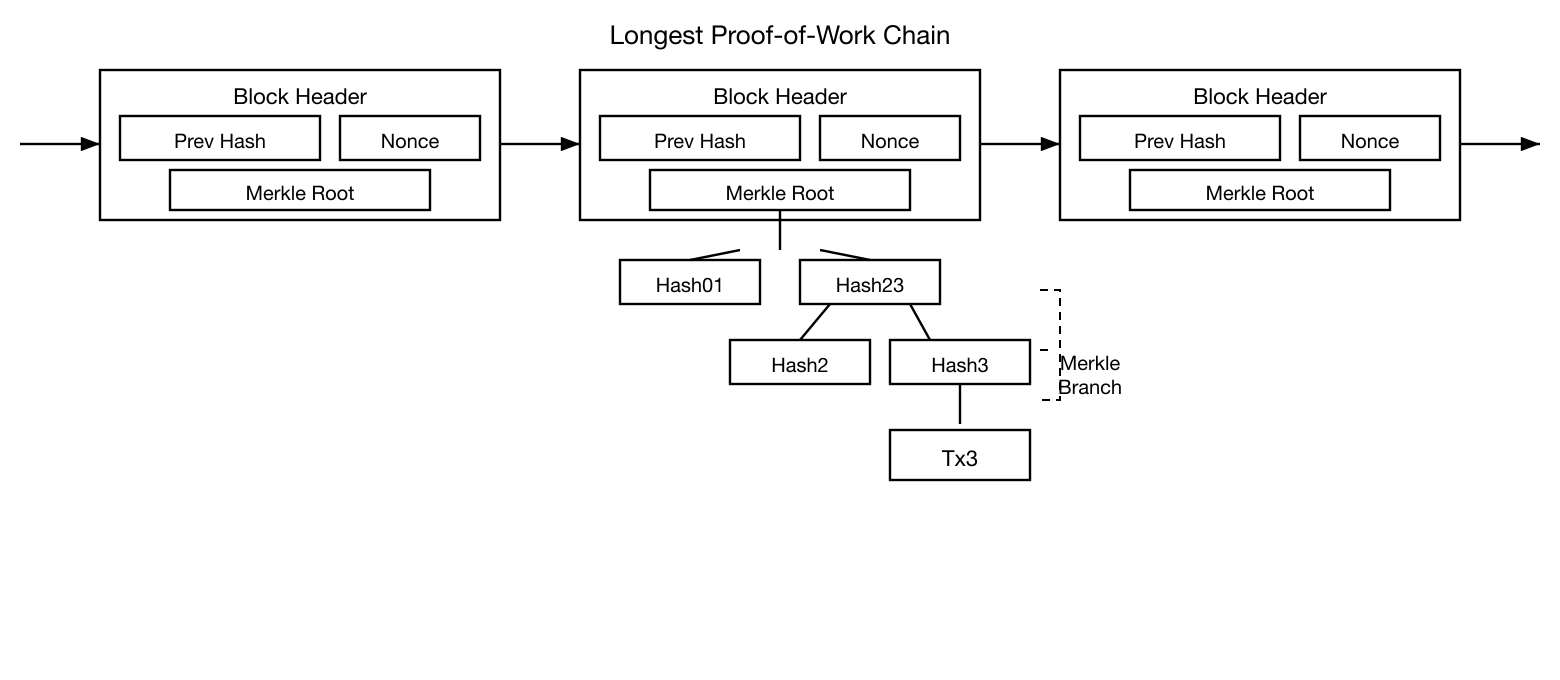

Untuk mengimplementasikan server cap waktu terdistribusi secara peer-to-peer, kita perlu menggunakan sistem proof-of-work yang mirip dengan Hashcash milik Adam Back [^6], alih-alih surat kabar atau posting Usenet. Proof-of-work melibatkan pemindaian nilai yang ketika di-hash, seperti dengan SHA-256, hash-nya dimulai dengan sejumlah bit nol. Rata-rata kerja yang diperlukan bersifat eksponensial terhadap jumlah bit nol yang diperlukan dan dapat diverifikasi dengan mengeksekusi satu hash.

Untuk jaringan cap waktu kami, kami mengimplementasikan proof-of-work dengan menambah nonce di blok sampai ditemukan nilai yang memberikan hash blok jumlah bit nol yang diperlukan. Setelah upaya CPU dikeluarkan untuk memenuhi proof-of-work, blok tidak dapat diubah tanpa mengulangi pekerjaan. Karena blok-blok selanjutnya dirangkai setelahnya, pekerjaan untuk mengubah blok akan mencakup pengulangan semua blok setelahnya.

Proof-of-work juga memecahkan masalah penentuan representasi dalam pengambilan keputusan mayoritas. Jika mayoritas didasarkan pada satu-alamat-IP-satu-suara, itu bisa disubversi oleh siapa saja yang mampu mengalokasikan banyak IP. Proof-of-work pada dasarnya adalah satu-CPU-satu-suara. Keputusan mayoritas diwakili oleh rantai terpanjang, yang memiliki upaya proof-of-work terbesar yang diinvestasikan di dalamnya. Jika mayoritas daya CPU dikontrol oleh node jujur, rantai jujur akan tumbuh paling cepat dan mengungguli rantai pesaing manapun. Untuk memodifikasi blok masa lalu, penyerang harus mengulangi proof-of-work blok tersebut dan semua blok setelahnya, lalu mengejar dan melampaui pekerjaan node jujur. Kami akan menunjukkan nanti bahwa probabilitas penyerang yang lebih lambat mengejar berkurang secara eksponensial saat blok-blok berikutnya ditambahkan.

Untuk mengkompensasi peningkatan kecepatan perangkat keras dan variasi minat dalam menjalankan node dari waktu ke waktu, kesulitan proof-of-work ditentukan oleh rata-rata bergerak yang menargetkan rata-rata jumlah blok per jam. Jika dihasilkan terlalu cepat, kesulitannya meningkat.

Proof-of-Work

Um einen verteilten Zeitstempelserver auf Peer-to-Peer-Basis zu implementieren, muessen wir ein Proof-of-Work-System aehnlich dem Hashcash von Adam Back [^6] verwenden, anstatt Zeitungen oder Usenet-Beitraege. Der Proof-of-Work beinhaltet die Suche nach einem Wert, dessen Hash, beispielsweise mit SHA-256, mit einer bestimmten Anzahl von Null-Bits beginnt. Der durchschnittlich erforderliche Arbeitsaufwand ist exponentiell in der Anzahl der erforderlichen Null-Bits und kann durch Ausfuehren eines einzigen Hash verifiziert werden.

Fuer unser Zeitstempel-Netzwerk implementieren wir den Proof-of-Work, indem wir einen Nonce im Block inkrementieren, bis ein Wert gefunden wird, der dem Hash des Blocks die erforderlichen Null-Bits gibt. Sobald die CPU-Leistung aufgewendet wurde, um den Proof-of-Work zu erfuellen, kann der Block nicht geaendert werden, ohne die Arbeit erneut durchzufuehren. Da spaetere Bloecke danach verkettet werden, wuerde die Arbeit zur Aenderung des Blocks das erneute Durchfuehren aller nachfolgenden Bloecke umfassen.

Der Proof-of-Work loest auch das Problem der Bestimmung der Repraesentation bei Mehrheitsentscheidungen. Wenn die Mehrheit auf einem-IP-Adresse-eine-Stimme-Prinzip basieren wuerde, koennte sie von jedem unterlaufen werden, der in der Lage ist, viele IPs zuzuweisen. Proof-of-Work ist im Wesentlichen ein-CPU-eine-Stimme. Die Mehrheitsentscheidung wird durch die laengste Kette repraesentiert, in die der groesste Proof-of-Work-Aufwand investiert wurde. Wenn die Mehrheit der CPU-Leistung von ehrlichen Knoten kontrolliert wird, wird die ehrliche Kette am schnellsten wachsen und alle konkurrierenden Ketten ueberholen. Um einen vergangenen Block zu aendern, muesste ein Angreifer den Proof-of-Work des Blocks und aller nachfolgenden Bloecke erneut durchfuehren und dann die Arbeit der ehrlichen Knoten einholen und uebertreffen. Wir werden spaeter zeigen, dass die Wahrscheinlichkeit, dass ein langsamerer Angreifer aufholt, exponentiell abnimmt, wenn nachfolgende Bloecke hinzugefuegt werden.

Um die zunehmende Hardwaregeschwindigkeit und das variierende Interesse am Betrieb von Knoten im Laufe der Zeit zu kompensieren, wird die Proof-of-Work-Schwierigkeit durch einen gleitenden Durchschnitt bestimmt, der auf eine durchschnittliche Anzahl von Bloecken pro Stunde abzielt. Wenn sie zu schnell erzeugt werden, steigt die Schwierigkeit.

Network

Langkah-langkah untuk menjalankan jaringan adalah sebagai berikut:

- Transaksi baru disiarkan ke semua node.

- Setiap node mengumpulkan transaksi baru ke dalam sebuah blok.

- Setiap node bekerja untuk menemukan proof-of-work yang sulit untuk bloknya.

- Ketika sebuah node menemukan proof-of-work, node tersebut menyiarkan blok ke semua node.

- Node menerima blok hanya jika semua transaksi di dalamnya valid dan belum dibelanjakan.

- Node mengekspresikan penerimaan mereka terhadap blok dengan bekerja membuat blok berikutnya dalam rantai, menggunakan hash dari blok yang diterima sebagai hash sebelumnya.

Node selalu menganggap rantai terpanjang sebagai yang benar dan akan terus bekerja untuk memperpanjangnya. Jika dua node menyiarkan versi berbeda dari blok berikutnya secara bersamaan, beberapa node mungkin menerima satu atau yang lainnya terlebih dahulu. Dalam kasus itu, mereka bekerja pada yang pertama diterima, tetapi menyimpan cabang lainnya untuk berjaga-jaga jika menjadi lebih panjang. Seri akan diputuskan ketika proof-of-work berikutnya ditemukan dan satu cabang menjadi lebih panjang; node yang bekerja pada cabang lain kemudian akan beralih ke yang lebih panjang.

Siaran transaksi baru tidak harus mencapai semua node. Selama mereka mencapai banyak node, mereka akan masuk ke blok dalam waktu singkat. Siaran blok juga toleran terhadap pesan yang hilang. Jika sebuah node tidak menerima blok, node tersebut akan memintanya ketika menerima blok berikutnya dan menyadari bahwa ada yang terlewat.

Network

Die Schritte zum Betrieb des Netzwerks sind wie folgt:

- Neue Transaktionen werden an alle Knoten gesendet.

- Jeder Knoten sammelt neue Transaktionen in einem Block.

- Jeder Knoten arbeitet daran, einen schwierigen Proof-of-Work fuer seinen Block zu finden.

- Wenn ein Knoten einen Proof-of-Work findet, sendet er den Block an alle Knoten.

- Knoten akzeptieren den Block nur, wenn alle Transaktionen darin gueltig sind und nicht bereits ausgegeben wurden.

- Knoten druecken ihre Akzeptanz des Blocks aus, indem sie an der Erstellung des naechsten Blocks in der Kette arbeiten und dabei den Hash des akzeptierten Blocks als vorherigen Hash verwenden.

Knoten betrachten immer die laengste Kette als die korrekte und arbeiten weiter daran, sie zu verlaengern. Wenn zwei Knoten gleichzeitig verschiedene Versionen des naechsten Blocks senden, koennen einige Knoten die eine oder die andere zuerst empfangen. In diesem Fall arbeiten sie an der zuerst empfangenen, speichern aber den anderen Zweig fuer den Fall, dass er laenger wird. Der Gleichstand wird gebrochen, wenn der naechste Proof-of-Work gefunden wird und ein Zweig laenger wird; die Knoten, die am anderen Zweig gearbeitet haben, wechseln dann zum laengeren.

Die Uebertragung neuer Transaktionen muss nicht unbedingt alle Knoten erreichen. Solange sie viele Knoten erreichen, werden sie in Kuerze in einen Block aufgenommen. Block-Uebertragungen sind ebenfalls tolerant gegenueber verlorenen Nachrichten. Wenn ein Knoten einen Block nicht empfaengt, wird er ihn anfordern, wenn er den naechsten Block empfaengt und erkennt, dass er einen verpasst hat.

Incentive

Secara konvensi, transaksi pertama dalam sebuah blok adalah transaksi khusus yang memulai koin baru yang dimiliki oleh pembuat blok. Ini menambahkan insentif bagi node untuk mendukung jaringan, dan menyediakan cara untuk mendistribusikan koin ke dalam peredaran pada awalnya, karena tidak ada otoritas pusat untuk menerbitkannya. Penambahan tetap sejumlah koin baru secara stabil dianalogikan dengan penambang emas yang mengeluarkan sumber daya untuk menambahkan emas ke peredaran. Dalam kasus kita, yang dikeluarkan adalah waktu CPU dan listrik.

Insentif juga dapat didanai dengan biaya transaksi. Jika nilai output suatu transaksi kurang dari nilai inputnya, selisihnya adalah biaya transaksi yang ditambahkan ke nilai insentif blok yang berisi transaksi tersebut. Setelah sejumlah koin yang telah ditentukan masuk ke peredaran, insentif dapat beralih sepenuhnya ke biaya transaksi dan sepenuhnya bebas inflasi.

Insentif dapat membantu mendorong node untuk tetap jujur. Jika penyerang serakah mampu mengumpulkan lebih banyak daya CPU daripada semua node jujur, ia harus memilih antara menggunakannya untuk menipu orang dengan mencuri kembali pembayarannya, atau menggunakannya untuk menghasilkan koin baru. Ia seharusnya menemukan bahwa bermain sesuai aturan lebih menguntungkan, aturan yang memberinya lebih banyak koin baru daripada semua orang lain digabungkan, daripada merusak sistem dan validitas kekayaannya sendiri.

Incentive

Konventionsgemaess ist die erste Transaktion in einem Block eine spezielle Transaktion, die eine neue Muenze erzeugt, die dem Ersteller des Blocks gehoert. Dies fuegt einen Anreiz fuer Knoten hinzu, das Netzwerk zu unterstuetzen, und bietet eine Moeglichkeit, Muenzen anfaenglich in Umlauf zu bringen, da es keine zentrale Instanz gibt, die sie ausgibt. Die stetige Hinzufuegung einer konstanten Menge neuer Muenzen ist analog zu Goldschuerfer, die Ressourcen aufwenden, um Gold in Umlauf zu bringen. In unserem Fall werden CPU-Zeit und Elektrizitaet aufgewendet.

Der Anreiz kann auch durch Transaktionsgebuehren finanziert werden. Wenn der Ausgabewert einer Transaktion geringer ist als ihr Eingabewert, ist die Differenz eine Transaktionsgebuehr, die zum Anreizwert des Blocks hinzugefuegt wird, der die Transaktion enthaelt. Sobald eine vorbestimmte Anzahl von Muenzen in Umlauf gekommen ist, kann der Anreiz vollstaendig auf Transaktionsgebuehren uebergehen und voellig inflationsfrei sein.

Der Anreiz kann dazu beitragen, Knoten zu ermutigen, ehrlich zu bleiben. Wenn ein gieriger Angreifer in der Lage ist, mehr CPU-Leistung als alle ehrlichen Knoten zusammenzubringen, muesste er sich entscheiden, ob er sie nutzt, um Menschen zu betruegen, indem er seine Zahlungen zurueckerobert, oder ob er sie nutzt, um neue Muenzen zu erzeugen. Er sollte es profitabler finden, nach den Regeln zu spielen, die ihn mit mehr neuen Muenzen beguenstigen als alle anderen zusammen, als das System und die Gueltigkeit seines eigenen Vermoegens zu untergraben.

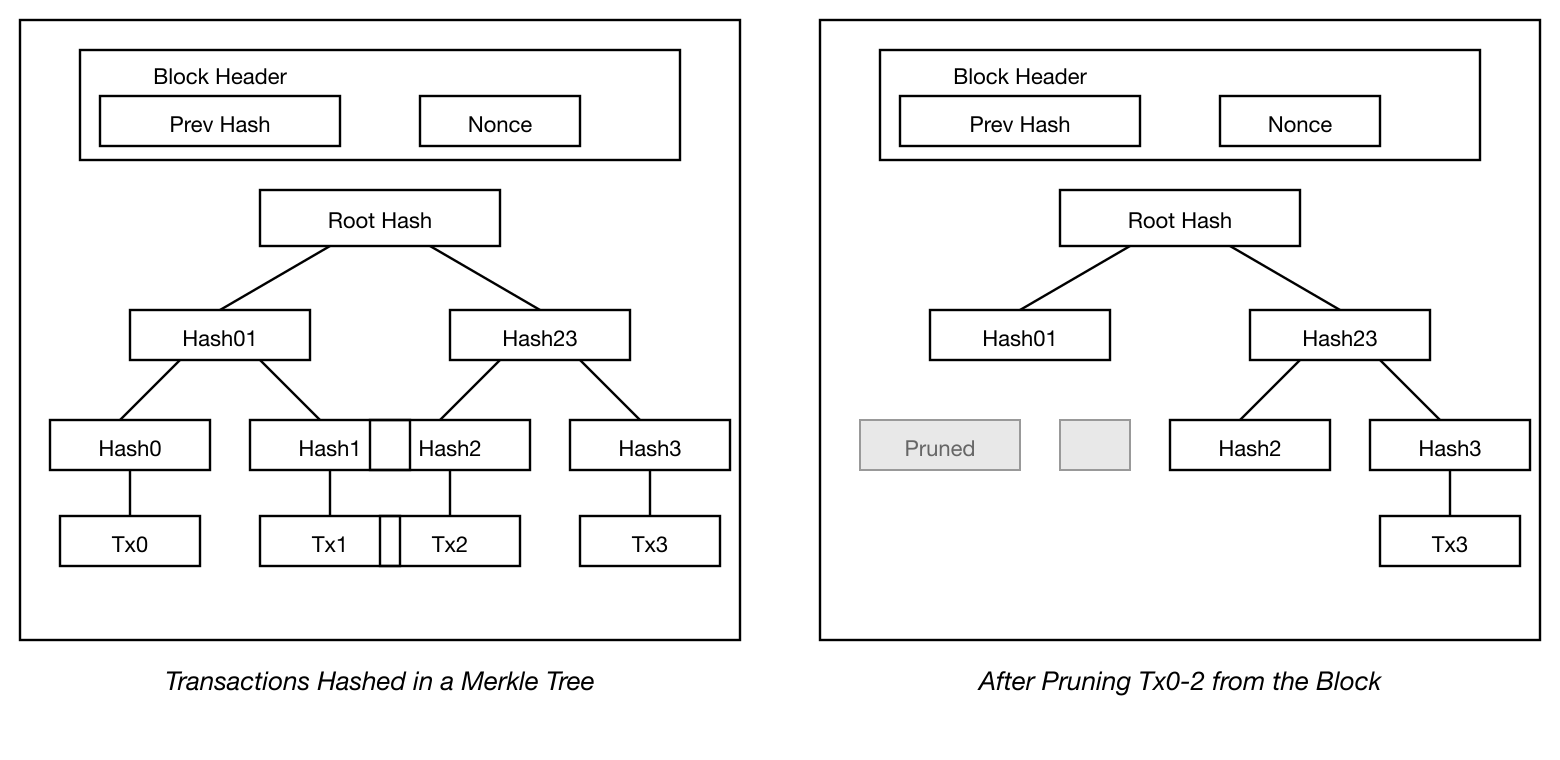

Reclaiming Disk Space

Setelah transaksi terbaru dalam sebuah koin terkubur di bawah cukup banyak blok, transaksi yang sudah dibelanjakan sebelumnya dapat dibuang untuk menghemat ruang disk. Untuk memfasilitasi ini tanpa merusak hash blok, transaksi di-hash dalam Merkle Tree [^7] [^2] [^5], dengan hanya root yang disertakan dalam hash blok. Blok-blok lama kemudian dapat dipadatkan dengan memangkas cabang-cabang pohon. Hash interior tidak perlu disimpan.

Header blok tanpa transaksi akan berukuran sekitar 80 byte. Jika kita mengasumsikan blok dihasilkan setiap 10 menit, 80 byte * 6 * 24 * 365 = 4,2MB per tahun. Dengan sistem komputer yang biasanya dijual dengan RAM 2GB pada tahun 2008, dan Hukum Moore memprediksi pertumbuhan saat ini sebesar 1,2GB per tahun, penyimpanan seharusnya tidak menjadi masalah meskipun header blok harus disimpan di memori.

Reclaiming Disk Space

Sobald die letzte Transaktion in einer Muenze unter genuegend Bloecken begraben ist, koennen die ausgegebenen Transaktionen davor verworfen werden, um Speicherplatz zu sparen. Um dies zu ermoeglichen, ohne den Hash des Blocks zu brechen, werden Transaktionen in einem Merkle Tree [^7] [^2] [^5] gehasht, wobei nur die Wurzel im Hash des Blocks enthalten ist. Alte Bloecke koennen dann durch Abschneiden von Aesten des Baums komprimiert werden. Die inneren Hashes muessen nicht gespeichert werden.

Ein Block-Header ohne Transaktionen waere etwa 80 Bytes gross. Wenn wir annehmen, dass Bloecke alle 10 Minuten erzeugt werden, ergeben sich 80 Bytes * 6 * 24 * 365 = 4,2 MB pro Jahr. Da Computersysteme im Jahr 2008 typischerweise mit 2 GB RAM verkauft wurden und das Mooresche Gesetz ein aktuelles Wachstum von 1,2 GB pro Jahr vorhersagt, sollte die Speicherung kein Problem darstellen, selbst wenn die Block-Header im Speicher gehalten werden muessen.

Simplified Payment Verification

Dimungkinkan untuk memverifikasi pembayaran tanpa menjalankan node jaringan penuh. Pengguna hanya perlu menyimpan salinan header blok dari rantai proof-of-work terpanjang, yang bisa didapatkan dengan menanyakan node jaringan sampai yakin memiliki rantai terpanjang, dan mendapatkan cabang Merkle yang menghubungkan transaksi ke blok tempat transaksi tersebut diberi cap waktu. Pengguna tidak dapat memeriksa transaksi sendiri, tetapi dengan menghubungkannya ke tempat di rantai, pengguna dapat melihat bahwa node jaringan telah menerimanya, dan blok yang ditambahkan setelahnya semakin mengonfirmasi bahwa jaringan telah menerimanya.

Dengan demikian, verifikasi dapat diandalkan selama node jujur mengendalikan jaringan, tetapi lebih rentan jika jaringan dikuasai oleh penyerang. Sementara node jaringan dapat memverifikasi transaksi sendiri, metode yang disederhanakan dapat ditipu oleh transaksi palsu penyerang selama penyerang dapat terus menguasai jaringan. Satu strategi untuk melindungi terhadap ini adalah menerima peringatan dari node jaringan ketika mereka mendeteksi blok yang tidak valid, mendorong perangkat lunak pengguna untuk mengunduh blok penuh dan transaksi yang diperingatkan untuk mengonfirmasi inkonsistensi. Bisnis yang menerima pembayaran sering mungkin masih ingin menjalankan node mereka sendiri untuk keamanan yang lebih independen dan verifikasi yang lebih cepat.

Simplified Payment Verification

Es ist moeglich, Zahlungen zu verifizieren, ohne einen vollstaendigen Netzwerkknoten zu betreiben. Ein Benutzer muss lediglich eine Kopie der Block-Header der laengsten Proof-of-Work-Kette aufbewahren, die er durch Abfragen von Netzwerkknoten erhalten kann, bis er ueberzeugt ist, dass er die laengste Kette hat, und den Merkle-Zweig erhalten, der die Transaktion mit dem Block verknuepft, in dem sie mit einem Zeitstempel versehen wurde. Er kann die Transaktion nicht selbst ueberpruefen, aber indem er sie mit einem Platz in der Kette verknuepft, kann er sehen, dass ein Netzwerkknoten sie akzeptiert hat, und nach ihr hinzugefuegte Bloecke bestaetigen weiter, dass das Netzwerk sie akzeptiert hat.

Somit ist die Verifizierung zuverlaessig, solange ehrliche Knoten das Netzwerk kontrollieren, ist aber anfaelliger, wenn das Netzwerk von einem Angreifer uebernommen wird. Waehrend Netzwerkknoten Transaktionen selbst verifizieren koennen, kann die vereinfachte Methode durch gefaelschte Transaktionen eines Angreifers getaeuscht werden, solange der Angreifer das Netzwerk weiterhin dominieren kann. Eine Strategie zum Schutz dagegen waere, Warnungen von Netzwerkknoten zu akzeptieren, wenn sie einen ungueltigen Block erkennen, was die Software des Benutzers auffordert, den vollstaendigen Block und die gemeldeten Transaktionen herunterzuladen, um die Inkonsistenz zu bestaetigen. Unternehmen, die haeufig Zahlungen erhalten, werden wahrscheinlich weiterhin ihre eigenen Knoten betreiben wollen, um unabhaengigere Sicherheit und schnellere Verifizierung zu gewaehrleisten.

Combining and Splitting Value

Meskipun dimungkinkan untuk menangani koin secara individual, akan sangat merepotkan untuk membuat transaksi terpisah untuk setiap sen dalam transfer. Untuk memungkinkan nilai dipecah dan digabungkan, transaksi berisi banyak input dan output. Biasanya akan ada satu input dari transaksi sebelumnya yang lebih besar atau beberapa input yang menggabungkan jumlah lebih kecil, dan paling banyak dua output: satu untuk pembayaran, dan satu mengembalikan kembalian, jika ada, ke pengirim.

Perlu dicatat bahwa fan-out, di mana suatu transaksi bergantung pada beberapa transaksi, dan transaksi-transaksi tersebut bergantung pada lebih banyak lagi, bukanlah masalah di sini. Tidak pernah ada kebutuhan untuk mengekstrak salinan mandiri lengkap dari riwayat transaksi.

Combining and Splitting Value

Obwohl es moeglich waere, Muenzen einzeln zu behandeln, waere es unpraktisch, fuer jeden Cent in einer Ueberweisung eine separate Transaktion durchzufuehren. Um das Aufteilen und Zusammenfuehren von Werten zu ermoeglichen, enthalten Transaktionen mehrere Eingaben und Ausgaben. Normalerweise gibt es entweder eine einzelne Eingabe von einer groesseren vorherigen Transaktion oder mehrere Eingaben, die kleinere Betraege zusammenfuehren, und hoechstens zwei Ausgaben: eine fuer die Zahlung und eine fuer die Rueckgabe des Wechselgeldes, falls vorhanden, an den Absender.

Es ist zu beachten, dass Fan-out, bei dem eine Transaktion von mehreren Transaktionen abhaengt und diese wiederum von vielen weiteren, hier kein Problem darstellt. Es besteht nie die Notwendigkeit, eine vollstaendige eigenstaendige Kopie der Historie einer Transaktion zu extrahieren.

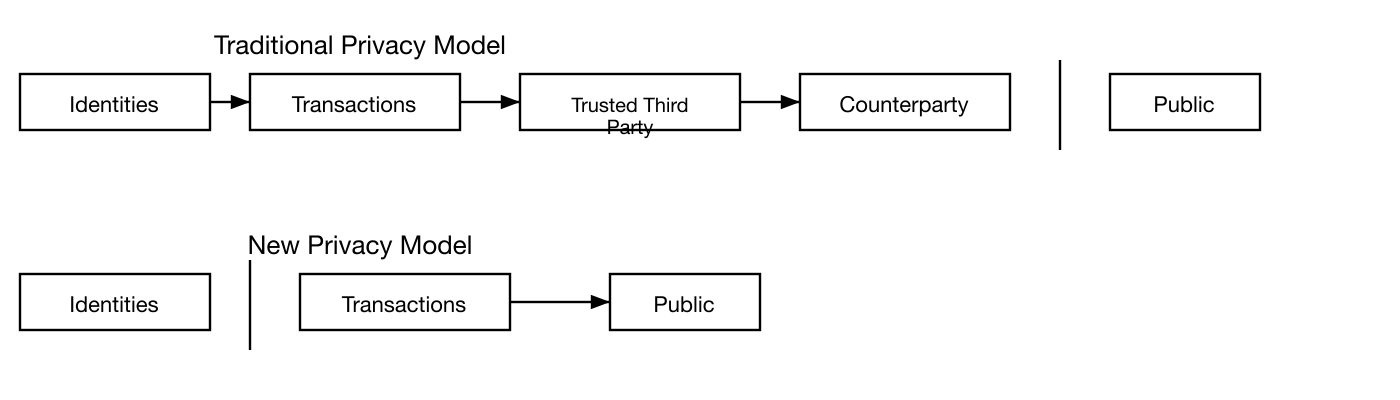

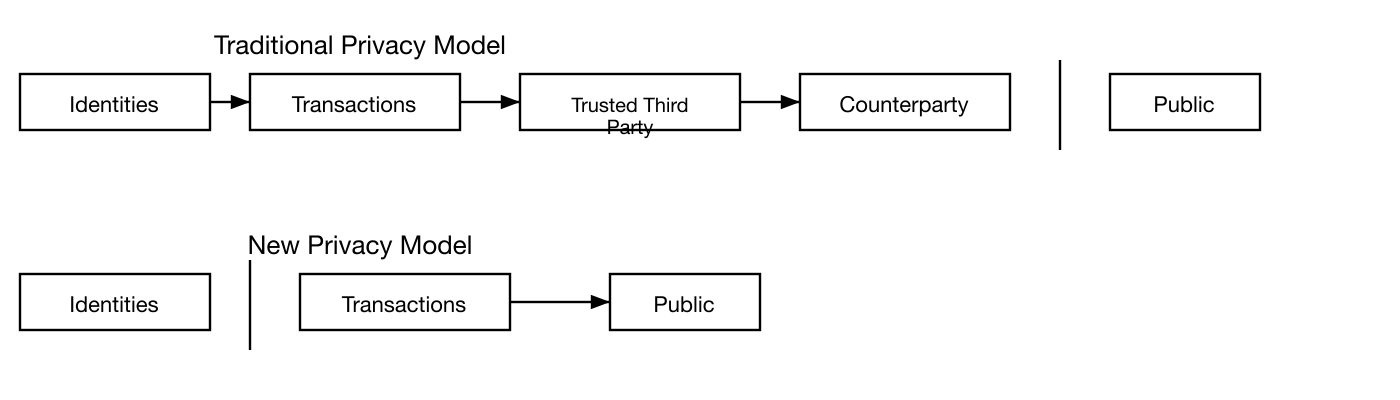

Privacy

Model perbankan tradisional mencapai tingkat privasi dengan membatasi akses informasi kepada pihak-pihak yang terlibat dan pihak ketiga tepercaya. Keharusan mengumumkan semua transaksi secara publik menghalangi metode ini, tetapi privasi masih dapat dipertahankan dengan memutus aliran informasi di tempat lain: dengan menjaga kunci publik tetap anonim. Publik dapat melihat bahwa seseorang mengirim sejumlah uang kepada orang lain, tetapi tanpa informasi yang menghubungkan transaksi kepada siapa pun. Ini mirip dengan tingkat informasi yang dirilis oleh bursa saham, di mana waktu dan ukuran perdagangan individual, yaitu "tape," dipublikasikan, tetapi tanpa memberi tahu siapa pihak-pihaknya.

Sebagai firewall tambahan, pasangan kunci baru harus digunakan untuk setiap transaksi agar tidak terhubung ke pemilik yang sama. Beberapa penautan masih tidak terhindarkan dengan transaksi multi-input, yang secara niscaya mengungkapkan bahwa input-inputnya dimiliki oleh pemilik yang sama. Risikonya adalah jika pemilik suatu kunci terungkap, penautan dapat mengungkapkan transaksi lain yang milik pemilik yang sama.

Privacy

Das traditionelle Bankmodell erreicht ein gewisses Mass an Privatsphaere, indem es den Zugang zu Informationen auf die beteiligten Parteien und den vertrauenswuerdigen Dritten beschraenkt. Die Notwendigkeit, alle Transaktionen oeffentlich bekannt zu geben, schliesst diese Methode aus, aber die Privatsphaere kann dennoch gewahrt werden, indem der Informationsfluss an einer anderen Stelle unterbrochen wird: indem die oeffentlichen Schluessel anonym gehalten werden. Die Oeffentlichkeit kann sehen, dass jemand einen Betrag an jemand anderen sendet, aber ohne Informationen, die die Transaktion mit jemandem verknuepfen. Dies ist vergleichbar mit dem Informationsniveau, das von Boersen veroeffentlicht wird, wo die Zeit und Groesse einzelner Geschaefte, das "Band", oeffentlich gemacht werden, aber ohne zu sagen, wer die Parteien waren.

Als zusaetzliche Schutzmassnahme sollte fuer jede Transaktion ein neues Schluesselpaar verwendet werden, um zu verhindern, dass sie mit einem gemeinsamen Eigentuemer verknuepft werden. Einige Verknuepfungen sind bei Transaktionen mit mehreren Eingaben dennoch unvermeidlich, die notwendigerweise offenbaren, dass ihre Eingaben demselben Eigentuemer gehoerten. Das Risiko besteht darin, dass bei Offenlegung des Eigentuemers eines Schluessels die Verknuepfung andere Transaktionen aufdecken koennte, die demselben Eigentuemer gehoerten.

Calculations

Kita mempertimbangkan skenario penyerang yang mencoba menghasilkan rantai alternatif lebih cepat dari rantai jujur. Bahkan jika ini tercapai, sistem tidak terbuka untuk perubahan sewenang-wenang, seperti menciptakan nilai dari udara kosong atau mengambil uang yang tidak pernah milik penyerang. Node tidak akan menerima transaksi tidak valid sebagai pembayaran, dan node jujur tidak akan pernah menerima blok yang berisi transaksi tersebut. Penyerang hanya dapat mencoba mengubah salah satu transaksinya sendiri untuk mengambil kembali uang yang baru saja dibelanjakannya.

Perlombaan antara rantai jujur dan rantai penyerang dapat dikarakterisasi sebagai Jalan Acak Binomial. Peristiwa sukses adalah rantai jujur diperpanjang satu blok, meningkatkan keunggulannya sebesar +1, dan peristiwa gagal adalah rantai penyerang diperpanjang satu blok, mengurangi jarak sebesar -1.

Probabilitas penyerang mengejar dari defisit tertentu analog dengan masalah Kebangkrutan Penjudi. Misalkan seorang penjudi dengan kredit tak terbatas mulai dari defisit dan memainkan jumlah percobaan yang berpotensi tak terbatas untuk mencoba mencapai titik impas. Kita dapat menghitung probabilitas ia pernah mencapai titik impas, atau bahwa penyerang pernah mengejar rantai jujur, sebagai berikut [^8]:

p = probabilitas node jujur menemukan blok berikutnya

q = probabilitas penyerang menemukan blok berikutnya

q = probabilitas penyerang akan pernah mengejar dari z blok di belakang

``````

\[

qz =

\begin{cases}

1 & \text{if } p \leq q \\

\left(\frac{q}{p}\right) z & \text{if } p > q

\end{cases}

\]

Mengingat asumsi kita bahwa p q, probabilitas turun secara eksponensial seiring bertambahnya jumlah blok yang harus dikejar penyerang. Dengan peluang melawannya, jika ia tidak membuat lompatan beruntung ke depan di awal, peluangnya menjadi sangat kecil saat ia semakin tertinggal.

Sekarang kita mempertimbangkan berapa lama penerima transaksi baru perlu menunggu sebelum cukup yakin bahwa pengirim tidak dapat mengubah transaksi. Kita mengasumsikan pengirim adalah penyerang yang ingin membuat penerima percaya bahwa ia telah membayarnya untuk sementara waktu, kemudian mengalihkan pembayaran kembali ke dirinya sendiri setelah beberapa waktu berlalu. Penerima akan diperingatkan ketika itu terjadi, tetapi pengirim berharap sudah terlambat.

Penerima menghasilkan pasangan kunci baru dan memberikan kunci publik kepada pengirim sesaat sebelum menandatangani. Ini mencegah pengirim menyiapkan rantai blok lebih awal dengan terus bekerja sampai cukup beruntung untuk cukup jauh di depan, lalu mengeksekusi transaksi pada saat itu. Setelah transaksi dikirim, pengirim yang tidak jujur mulai bekerja secara rahasia pada rantai paralel yang berisi versi alternatif transaksinya.

Penerima menunggu sampai transaksi ditambahkan ke blok dan z blok telah ditautkan setelahnya. Ia tidak mengetahui jumlah pasti kemajuan yang telah dibuat penyerang, tetapi dengan mengasumsikan blok jujur mengambil rata-rata waktu yang diharapkan per blok, potensi kemajuan penyerang akan berupa distribusi Poisson dengan nilai harapan:

\[

\lambda = z\frac{q}{p}

\]

Untuk mendapatkan probabilitas penyerang masih bisa mengejar sekarang, kita mengalikan densitas Poisson untuk setiap jumlah kemajuan yang mungkin telah dibuatnya dengan probabilitas ia bisa mengejar dari titik tersebut:

\[

\sum_{k=0}^{\infty} \frac{\lambda^k e^{-\lambda}}{k!} \cdot \left\{

\begin{array}{cl}

\left(\frac{q}{p}\right)^{(z-k)} & \text{if } k \leq z \\

1 & \text{if } k > z

\end{array}

\right.

\]

Menyusun ulang untuk menghindari penjumlahan ekor tak terbatas dari distribusi...

\[

1 - \sum_{k=0}^{z} \frac{\lambda^k e^{-\lambda}}{k!} \left(1-\left(\frac{q}{p}\right)^{(z-k)}\right)

\]

Mengonversi ke kode C...

```c

#include math.h

double AttackerSuccessProbability(double q, int z)

{

double p = 1.0 - q;

double lambda = z * (q / p);

double sum = 1.0;

int i, k;

for (k = 0; k = z; k++)

{

double poisson = exp(-lambda);

for (i = 1; i = k; i++)

poisson *= lambda / i;

sum -= poisson * (1 - pow(q / p, z - k));

}

return sum;

}

Menjalankan beberapa hasil, kita dapat melihat probabilitas turun secara eksponensial dengan z.

q=0.1

z=0 P=1.0000000

z=1 P=0.2045873

z=2 P=0.0509779

z=3 P=0.0131722

z=4 P=0.0034552

z=5 P=0.0009137

z=6 P=0.0002428

z=7 P=0.0000647

z=8 P=0.0000173

z=9 P=0.0000046

z=10 P=0.0000012

q=0.3

z=0 P=1.0000000

z=5 P=0.1773523

z=10 P=0.0416605

z=15 P=0.0101008

z=20 P=0.0024804

z=25 P=0.0006132

z=30 P=0.0001522

z=35 P=0.0000379

z=40 P=0.0000095

z=45 P=0.0000024

z=50 P=0.0000006

Menyelesaikan untuk P kurang dari 0,1%...

P 0.001

q=0.10 z=5

q=0.15 z=8

q=0.20 z=11

q=0.25 z=15

q=0.30 z=24

q=0.35 z=41

q=0.40 z=89

q=0.45 z=340

Calculations

Wir betrachten das Szenario eines Angreifers, der versucht, eine alternative Kette schneller als die ehrliche Kette zu erzeugen. Selbst wenn dies gelingt, oeffnet es das System nicht fuer willkuerliche Aenderungen, wie das Erzeugen von Wert aus dem Nichts oder das Nehmen von Geld, das nie dem Angreifer gehoerte. Knoten werden eine ungueltige Transaktion nicht als Zahlung akzeptieren, und ehrliche Knoten werden niemals einen Block akzeptieren, der solche enthaelt. Ein Angreifer kann nur versuchen, eine seiner eigenen Transaktionen zu aendern, um Geld zurueckzubekommen, das er kuerzlich ausgegeben hat.

Das Rennen zwischen der ehrlichen Kette und der Angreiferkette kann als binomiale Irrfahrt (Binomial Random Walk) charakterisiert werden. Das Erfolgsereignis ist die Verlaengerung der ehrlichen Kette um einen Block, wodurch ihr Vorsprung um +1 steigt, und das Misserfolgsereignis ist die Verlaengerung der Angreiferkette um einen Block, wodurch der Abstand um -1 sinkt.

Die Wahrscheinlichkeit, dass ein Angreifer von einem gegebenen Rueckstand aufholt, ist analog zum Problem des Ruins des Spielers (Gambler's Ruin). Angenommen, ein Spieler mit unbegrenztem Kredit beginnt mit einem Defizit und spielt potenziell eine unendliche Anzahl von Versuchen, um den Ausgleich zu erreichen. Wir koennen die Wahrscheinlichkeit berechnen, dass er jemals den Ausgleich erreicht, oder dass ein Angreifer jemals die ehrliche Kette einholt, wie folgt [^8]:

p = Wahrscheinlichkeit, dass ein ehrlicher Knoten den naechsten Block findet

q = Wahrscheinlichkeit, dass der Angreifer den naechsten Block findet

q = Wahrscheinlichkeit, dass der Angreifer jemals aufholt, wenn er z Bloecke zurueckliegt

\[ qz = \begin{cases} 1 & \text{wenn } p \leq q \\ \left(\frac{q}{p}\right) z & \text{wenn } p > q \end{cases} \]

Unter der Annahme, dass p q, sinkt die Wahrscheinlichkeit exponentiell mit der Anzahl der Bloecke, die der Angreifer aufholen muss. Wenn die Chancen gegen ihn stehen und er nicht frueh einen gluecklichen Vorstoss macht, werden seine Chancen verschwindend gering, je weiter er zurueckfaellt.

Wir betrachten nun, wie lange der Empfaenger einer neuen Transaktion warten muss, bevor er ausreichend sicher sein kann, dass der Absender die Transaktion nicht aendern kann. Wir nehmen an, dass der Absender ein Angreifer ist, der den Empfaenger eine Zeit lang glauben lassen will, dass er ihn bezahlt hat, und dann nach einiger Zeit auf Zahlung an sich selbst umschaltet. Der Empfaenger wird benachrichtigt, wenn dies geschieht, aber der Absender hofft, dass es zu spaet sein wird.

Der Empfaenger erzeugt ein neues Schluesselpaar und gibt den oeffentlichen Schluessel kurz vor der Signierung an den Absender. Dies verhindert, dass der Absender eine Kette von Bloecken im Voraus vorbereitet, indem er kontinuierlich daran arbeitet, bis er gluecklich genug ist, weit genug voraus zu kommen, und dann die Transaktion zu diesem Zeitpunkt ausfuehrt. Sobald die Transaktion gesendet ist, beginnt der unehrliche Absender im Geheimen an einer parallelen Kette zu arbeiten, die eine alternative Version seiner Transaktion enthaelt.

Der Empfaenger wartet, bis die Transaktion einem Block hinzugefuegt wurde und z Bloecke danach verknuepft wurden. Er kennt nicht den genauen Fortschritt des Angreifers, aber unter der Annahme, dass die ehrlichen Bloecke die durchschnittlich erwartete Zeit pro Block benoetigten, wird der potenzielle Fortschritt des Angreifers eine Poisson-Verteilung mit dem Erwartungswert sein:

\[ \lambda = z\frac{q}{p} \]

Um die Wahrscheinlichkeit zu erhalten, dass der Angreifer jetzt noch aufholen koennte, multiplizieren wir die Poisson-Dichte fuer jeden moeglichen Fortschritt, den er gemacht haben koennte, mit der Wahrscheinlichkeit, dass er von diesem Punkt aufholen koennte:

\[ \sum_{k=0}^{\infty} \frac{\lambda^k e^{-\lambda}}{k!} \cdot \left\{ \begin{array}{cl} \left(\frac{q}{p}\right)^{(z-k)} & \text{wenn } k \leq z \\ 1 & \text{wenn } k > z \end{array} \right. \]

Umstellen, um das Summieren des unendlichen Endes der Verteilung zu vermeiden...

\[ 1 - \sum_{k=0}^{z} \frac{\lambda^k e^{-\lambda}}{k!} \left(1-\left(\frac{q}{p}\right)^{(z-k)}\right) \]

Umwandlung in C-Code...

#include math.h

double AttackerSuccessProbability(double q, int z)

{

double p = 1.0 - q;

double lambda = z * (q / p);

double sum = 1.0;

int i, k;

for (k = 0; k = z; k++)

{

double poisson = exp(-lambda);

for (i = 1; i = k; i++)

poisson *= lambda / i;

sum -= poisson * (1 - pow(q / p, z - k));

}

return sum;

}

Wenn wir einige Ergebnisse berechnen, koennen wir sehen, dass die Wahrscheinlichkeit exponentiell mit z abnimmt.

q=0.1

z=0 P=1.0000000

z=1 P=0.2045873

z=2 P=0.0509779

z=3 P=0.0131722

z=4 P=0.0034552

z=5 P=0.0009137

z=6 P=0.0002428

z=7 P=0.0000647

z=8 P=0.0000173

z=9 P=0.0000046

z=10 P=0.0000012

q=0.3

z=0 P=1.0000000

z=5 P=0.1773523

z=10 P=0.0416605

z=15 P=0.0101008

z=20 P=0.0024804

z=25 P=0.0006132

z=30 P=0.0001522

z=35 P=0.0000379

z=40 P=0.0000095

z=45 P=0.0000024

z=50 P=0.0000006

Aufloesung fuer P kleiner als 0,1%...

P 0.001

q=0.10 z=5

q=0.15 z=8

q=0.20 z=11

q=0.25 z=15

q=0.30 z=24

q=0.35 z=41

q=0.40 z=89

q=0.45 z=340

Conclusion

Kami telah mengusulkan sistem untuk transaksi elektronik tanpa bergantung pada kepercayaan. Kami memulai dengan kerangka biasa koin yang dibuat dari tanda tangan digital, yang memberikan kontrol kuat atas kepemilikan, tetapi tidak lengkap tanpa cara untuk mencegah double-spending. Untuk mengatasi ini, kami mengusulkan jaringan peer-to-peer yang menggunakan proof-of-work untuk mencatat riwayat publik transaksi yang dengan cepat menjadi tidak praktis secara komputasi bagi penyerang untuk diubah jika node jujur mengendalikan mayoritas daya CPU. Jaringan ini kuat dalam kesederhanaan tidak terstrukturnya. Node bekerja sekaligus dengan sedikit koordinasi. Mereka tidak perlu diidentifikasi, karena pesan tidak dirutekan ke tempat tertentu manapun dan hanya perlu dikirimkan berdasarkan upaya terbaik. Node dapat meninggalkan dan bergabung kembali dengan jaringan sesuka hati, menerima rantai proof-of-work sebagai bukti atas apa yang terjadi saat mereka pergi. Mereka memilih dengan daya CPU mereka, mengekspresikan penerimaan blok valid dengan bekerja memperpanjangnya dan menolak blok tidak valid dengan menolak bekerja pada blok tersebut. Setiap aturan dan insentif yang diperlukan dapat ditegakkan dengan mekanisme konsensus ini.

Conclusion

Wir haben ein System fuer elektronische Transaktionen vorgeschlagen, das ohne Vertrauen auskommt. Wir begannen mit dem ueblichen Rahmenwerk von Muenzen aus digitalen Signaturen, das eine starke Kontrolle ueber das Eigentum bietet, aber ohne eine Moeglichkeit zur Verhinderung von Doppelausgaben unvollstaendig ist. Um dies zu loesen, schlugen wir ein Peer-to-Peer-Netzwerk vor, das Proof-of-Work verwendet, um eine oeffentliche Historie von Transaktionen aufzuzeichnen, die fuer einen Angreifer schnell rechnerisch unpraktisch zu aendern wird, wenn ehrliche Knoten die Mehrheit der CPU-Leistung kontrollieren. Das Netzwerk ist robust in seiner unstrukturierten Einfachheit. Knoten arbeiten alle gleichzeitig mit wenig Koordination. Sie muessen nicht identifiziert werden, da Nachrichten nicht an einen bestimmten Ort geroutet werden und nur nach dem Best-Effort-Prinzip zugestellt werden muessen. Knoten koennen das Netzwerk nach Belieben verlassen und wieder beitreten, wobei sie die Proof-of-Work-Kette als Beweis dafuer akzeptieren, was waehrend ihrer Abwesenheit geschehen ist. Sie stimmen mit ihrer CPU-Leistung ab, indem sie ihre Akzeptanz gueltiger Bloecke durch Arbeit an deren Verlaengerung ausdruecken und ungueltige Bloecke ablehnen, indem sie sich weigern, an ihnen zu arbeiten. Alle benoetigten Regeln und Anreize koennen mit diesem Konsensmechanismus durchgesetzt werden.

References

-

H. Massias, X.S. Avila, and J.-J. Quisquater, "Design of a secure timestamping service with minimal trust requirements," In 20th Symposium on Information Theory in the Benelux, May 1999.

-

S. Haber, W.S. Stornetta, "How to time-stamp a digital document," In Journal of Cryptology, vol 3, no 2, pages 99-111, 1991.

-

D. Bayer, S. Haber, W.S. Stornetta, "Improving the efficiency and reliability of digital time-stamping," In Sequences II: Methods in Communication, Security and Computer Science, pages 329-334, 1993.

-

S. Haber, W.S. Stornetta, "Secure names for bit-strings," In Proceedings of the 4th ACM Conference on Computer and Communications Security, pages 28-35, April 1997.

-

A. Back, "Hashcash - a denial of service counter-measure," http://www.hashcash.org/papers/hashcash.pdf, 2002.

-

R.C. Merkle, "Protocols for public key cryptosystems," In Proc. 1980 Symposium on Security and Privacy, IEEE Computer Society, pages 122-133, April 1980.

-

W. Feller, "An introduction to probability theory and its applications," 1957.

References

-

H. Massias, X.S. Avila, and J.-J. Quisquater, "Design of a secure timestamping service with minimal trust requirements," In 20th Symposium on Information Theory in the Benelux, May 1999.

-

S. Haber, W.S. Stornetta, "How to time-stamp a digital document," In Journal of Cryptology, vol 3, no 2, pages 99-111, 1991.

-

D. Bayer, S. Haber, W.S. Stornetta, "Improving the efficiency and reliability of digital time-stamping," In Sequences II: Methods in Communication, Security and Computer Science, pages 329-334, 1993.

-

S. Haber, W.S. Stornetta, "Secure names for bit-strings," In Proceedings of the 4th ACM Conference on Computer and Communications Security, pages 28-35, April 1997.

-

A. Back, "Hashcash - a denial of service counter-measure," http://www.hashcash.org/papers/hashcash.pdf, 2002.

-

R.C. Merkle, "Protocols for public key cryptosystems," In Proc. 1980 Symposium on Security and Privacy, IEEE Computer Society, pages 122-133, April 1980.

-

W. Feller, "An introduction to probability theory and its applications," 1957.