Avalanche: Yeni Bir Mutabakat Protokolleri Ailesi

Аннотация

Avalanche Платформа 2020/06/30 Кевин Секники, Дэниел Лейн, Стивен Баттольф и Эмин Гюн Сирер Аннотация. В этом документе представлен обзор архитектуры первой версии платформы Avalanche. под кодовым названием Avalanche Borealis. Для получения подробной информации об экономике собственного token, помеченного как $AVAX, мы 5 направьте читателя к прилагаемой token статье по динамике [2]. Раскрытие информации: Информация, описанная в этом документе, является предварительной и может быть изменена в любое время. Кроме того, настоящий документ может содержать «заявления прогнозного характера».1 Git-коммит: 7497e4a4ba0a1ea2dc2a111bc6deefbf3023708e 1 Введение 10 В этом документе представлен архитектурный обзор платформы Avalanche. Основное внимание уделяется трем ключевым Отличительные особенности платформы: движок, архитектурная модель и механизм управления. 1.1 Avalanche Цели и принципы Avalanche — это высокопроизводительная, масштабируемая, настраиваемая и безопасная платформа blockchain. Он нацелен на три широкие варианты использования: 15 – Создание blockchain для конкретных приложений, охватывающих разрешенные (частные) и не требующие разрешений (публичные) развертывания. – Создание и запуск масштабируемых и децентрализованных приложений (Dapps). – Создание произвольно сложных цифровых активов с индивидуальными правилами, соглашениями и ограничениями (умные активы). 1 Заявления прогнозного характера обычно относятся к будущим событиям или нашим будущим результатам. Это включает, но не ограничено прогнозируемой производительностью Avalanche; ожидаемое развитие его бизнеса и проектов; исполнение своего видения и стратегии роста; и завершение проектов, которые в настоящее время реализуются, находятся в стадии разработки или в противном случае на рассмотрении. Заявления прогнозного характера отражают убеждения и предположения нашего руководства. только на дату настоящей презентации. Эти заявления не являются гарантией будущих результатов и не являются неправомерными. на них не следует полагаться. Такие прогнозные заявления обязательно включают в себя известные и неизвестные риски, которые могут привести к тому, что фактические показатели и результаты в будущих периодах будут существенно отличаться от любых прогнозов выраженные или подразумеваемые здесь. Avalanche не берет на себя никаких обязательств по обновлению прогнозных заявлений. Хотя прогнозные заявления являются нашим лучшим прогнозом на момент их составления, не может быть никакой гарантии, что они окажется точным, поскольку фактические результаты и будущие события могут существенно отличаться. Читателя предостерегают: не необоснованно полагаться на прогнозные заявления.

Özet

Avalanche Platform 2020/06/30 Kevin Sekniqi, Daniel Laine, Stephen Buttolph ve Emin Gün Sirer Özet. Bu belge, Avalanche platformunun ilk sürümüne ilişkin mimari bir genel bakış sunmaktadır. kod adı Avalanche Borealis. $AVAX etiketli yerel token ekonomisine ilişkin ayrıntılar için, 5 okuyucuyu birlikte verilen token dinamik makalesine [2] yönlendirin. Açıklama: Bu belgede açıklanan bilgiler ön hazırlık niteliğindedir ve herhangi bir zamanda değiştirilebilir. Ayrıca bu belge “ileriye dönük ifadeler” içerebilir.1 Git Taahhüdü: 7497e4a4ba0a1ea2dc2a111bc6deefbf3023708e 1 Giriş 10 Bu belgede Avalanche platformuna mimari bir genel bakış sunulmaktadır. Temel odak noktası üç anahtardır platformun farklılaştırıcı unsurları: motor, mimari model ve yönetim mekanizması. 1.1 Avalanche Hedefler ve İlkeler Avalanche yüksek performanslı, ölçeklenebilir, özelleştirilebilir ve güvenli bir blockchain platformudur. Üçünü hedef alıyor geniş kullanım durumları: 15 – Uygulamaya özel blockchains oluşturma, izinli (özel) ve izinsiz (genel) dağıtımlar. – Yüksek düzeyde ölçeklenebilir ve merkezi olmayan uygulamalar (Dapps) oluşturma ve başlatma. – Özel kurallar, sözleşmeler ve sürücüler (akıllı varlıklar) ile keyfi olarak karmaşık dijital varlıklar oluşturmak. 1 İleriye yönelik beyanlar genellikle gelecekteki olaylarla veya gelecekteki performansımızla ilgilidir. Buna dahildir, ancak dahil değildir Avalanche'in öngörülen performansıyla sınırlı; işinin ve projelerinin beklenen gelişimi; infaz vizyonunu ve büyüme stratejisini; Halihazırda devam eden, geliştirilmekte olan projelerin tamamlanması veya tamamlanması aksi takdirde değerlendirme aşamasındadır. İleriye dönük beyanlar, yönetimimizin inançlarını ve varsayımlarını temsil eder yalnızca bu sunumun yapıldığı tarih itibarıyla. Bu beyanlar gelecekteki performansın garantisi değildir ve uygunsuz bunlara güvenilmemelidir. Bu tür ileriye dönük beyanlar mutlaka bilinen ve bilinmeyenleri içerir Fiili performansın ve gelecek dönemlerdeki sonuçların tahminlerden önemli ölçüde farklı olmasına neden olabilecek riskler burada ifade edilmiş veya ima edilmiştir. Avalanche ileriye dönük beyanları güncelleme yükümlülüğü üstlenmez. Rağmen ileriye yönelik beyanlar, yapıldıkları andaki en iyi tahminlerimizdir; bunların böyle olacağına dair hiçbir güvence verilemez. Gerçek sonuçlar ve gelecekteki olaylar önemli ölçüde farklılık gösterebileceğinden, bunların doğru olduğu kanıtlanacaktır. Okuyucu uyarılmaz ileriye dönük beyanlara gereğinden fazla güvenmek.

Введение

10 В этом документе представлен архитектурный обзор платформы Avalanche. Основное внимание уделяется трем ключевым дифференциаторы платформы: движок, архитектурная модель и

giriiş

10 Bu belgede Avalanche platformuna mimari bir genel bakış sunulmaktadır. Temel odak noktası üç anahtardır platformun farklılaştırıcı unsurları: motor, mimari model ve

Двигатель

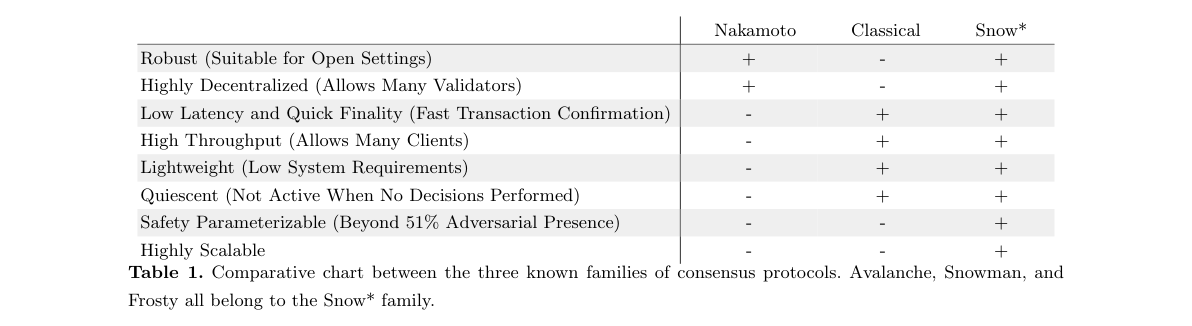

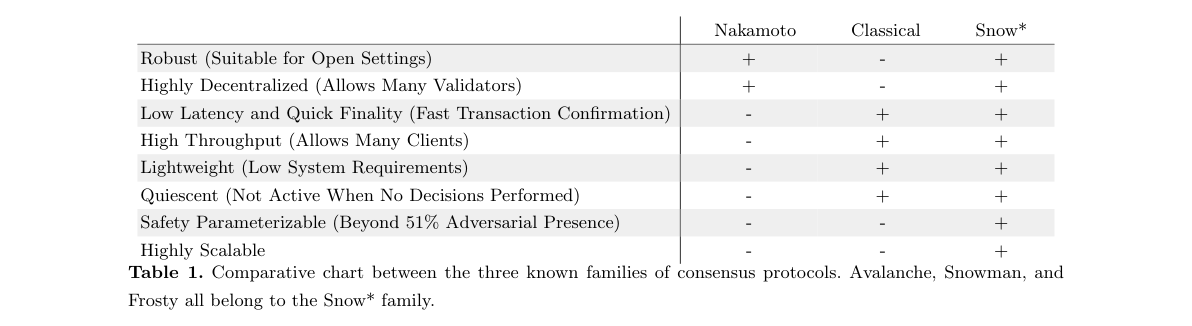

60 Обсуждение платформы Avalanche начинается с основного компонента, который обеспечивает работу платформы: механизм консенсуса. Предыстория Распределенные платежи и, в более общем плане, вычисления требуют согласования между набором машин. Таким образом, протоколы консенсуса, которые позволяют группе узлов достичь соглашения, лежат в основе сердце blockchains, а также почти каждой развернутой крупномасштабной промышленной распределенной системы. Тема 65 подвергался тщательному изучению на протяжении почти пяти десятилетий, и в результате этих усилий на сегодняшний день только две семьи протоколов: классические протоколы консенсуса, которые полагаются на связь «все со всеми», и консенсус Накамото, который основан на майнинге proof-of-work в сочетании с правилом самой длинной цепочки. В то время как классические протоколы консенсуса могут иметь низкую задержку и высокую пропускную способность, они не масштабируются для большого количества участников и не устойчивы в условиях изменений в членстве, что отнесло их в основном к разрешенным, в основном 70 статические развертывания. С другой стороны, протоколы консенсуса Накамото [5, 7, 4] надежны, но страдают от высокие задержки подтверждения, низкая пропускная способность и требуют постоянных затрат энергии для обеспечения своей безопасности. Семейство протоколов Snow, представленное Avalanche, сочетает в себе лучшие свойства классических протоколов консенсуса с лучшими качествами консенсуса Накамото. Основанный на легком механизме выборки сети, они достигают низкой задержки и высокой пропускной способности без необходимости согласования точного членства 75 система. Они хорошо масштабируются от тысяч до миллионов участников при непосредственном участии в протоколе консенсуса. Кроме того, протоколы не используют PoW-майнинг и, следовательно, избегают его непомерных размеров. расход энергии и последующая утечка ценности в экосистему, в результате чего получается легкий, зеленый и тихий протоколы. Механизм и свойства Протоколы Snow работают путем повторной выборки сети. Каждый узел 80 опрашивает небольшой случайно выбранный набор соседей постоянного размера и меняет свое предложение, если подавляющее большинство поддерживает другое значение. Выборки повторяются до тех пор, пока не будет достигнута сходимость, что происходит быстро в нормальные операции. Поясним механизм работы на конкретном примере. Сначала транзакция создается пользователя и отправляется на проверяющий узел, который является узлом, участвующим в процедуре консенсуса. Это тогда 85 распространяется на другие узлы сети посредством сплетен. Что произойдет, если этот пользователь также выдаст конфликтующее4 Кевин Секники, Дэниел Лейн, Стивен Баттольф и Эмин Гюн Сирер транзакция, то есть двойная трата? Чтобы выбрать среди конфликтующих транзакций и предотвратить двойную трату, каждый узел случайным образом выбирает небольшое подмножество узлов и запрашивает, какие из конфликтующих транзакций запрошенные узлы считают его действительным. Если запрашивающий узел получает ответ квалифицированного большинства в пользу одной транзакции, то узел меняет свой ответ на эту транзакцию. Каждый узел сети 90 повторяет эту процедуру до тех пор, пока вся сеть не придет к консенсусу по одной из конфликтующих транзакций. Удивительно, но хотя основной механизм работы довольно прост, эти протоколы приводят к очень высокой эффективности. желательная системная динамика, которая делает их пригодными для крупномасштабного развертывания. – Без разрешения, открыт для изменений и надежен. В последних проектах blockchain используются классические протоколы консенсуса и, следовательно, требуют полного знания членов. Зная весь набор пар95 участников достаточно проста в закрытых, разрешенных системах, но становится все более сложной в открытых, децентрализованные сети. Это ограничение создает высокие риски для безопасности существующих операторов, использующих такие протоколы. Напротив, протоколы Snow сохраняют высокие гарантии безопасности даже при наличии четко определенных расхождений между представлениями сети любых двух узлов. Валидаторы протоколов Snow наслаждайтесь возможностью проверки без постоянного полного знания членства. Поэтому они устойчивы 100 и очень подходит для общедоступных blockchain. – Масштабируемость и децентрализованность. Основной особенностью семейства Snow является его способность масштабироваться без каких-либо затрат. фундаментальные компромиссы. Протоколы Snow могут масштабироваться до десятков тысяч или миллионов узлов без делегирования подмножествам validator. Эти протоколы обладают лучшей в своем классе децентрализацией системы, что позволяет каждый узел для полной проверки. Непрерывное участие из первых рук имеет глубокие последствия для безопасности 105 системы. Почти в каждом протоколе proof-of-stake, который пытается масштабироваться до большого набора участников, типичный режим работы — обеспечить масштабирование путем делегирования проверки подкомитету. Естественно, это означает, что безопасность системы сейчас точно равна коррупционным издержкам системы. подкомитет. Кроме того, подкомитеты могут образовывать картели. В протоколах типа Snow такое делегирование не является необходимым, что позволяет каждому оператору узла иметь первый110 рука говорит в системе, в любое время. Другая конструкция, обычно называемая сегментированием состояния, пытается для обеспечения масштабируемости путем распараллеливания сериализации транзакций в независимые сети validators. К сожалению, безопасность системы в такой конструкции становится настолько же высокой, насколько высока самая простая испорченная система. независимый осколок. Следовательно, ни выборы в подкомитеты, ни сегментирование не являются подходящими стратегиями масштабирования. для криптоплатформ. 115 – Адаптивный. В отличие от других систем, основанных на голосовании, протоколы Snow достигают более высокой производительности, когда Противник небольшой, но при этом очень устойчивый к крупным атакам. – Асинхронно безопасно. Протоколы Snow, в отличие от протоколов с самой длинной цепочкой, не требуют синхронности для работать безопасно и, следовательно, предотвращать двойные расходы даже при наличии сетевых разделов. В Bitcoin, например, если предположение синхронности нарушено, можно работать с независимыми вилками 120 Bitcoin сети в течение длительных периодов времени, что приведет к аннулированию любых транзакций после разветвления исцелиться. - Низкая задержка. Большинство blockchain сегодня не могут поддерживать бизнес-приложения, такие как торговые или ежедневные розничные платежи. Ждать минут, а то и часов подтверждения транзакции просто невозможно. Таким образом, одним из наиболее важных, но часто упускаемых из виду свойств протоколов консенсуса является 125 время до окончательности. Протоколы Snow завершаются обычно менее чем за 1 секунду, что значительно ниже, чем как протоколы с самой длинной цепочкой, так и сегментированные blockchain, оба из которых обычно приводят к завершению дела минут.Avalanche Платформа 30.06.2020 5 – Высокая пропускная способность. Протоколы Snow, которые могут создавать линейную цепочку или DAG, достигают тысяч транзакций в секунду (5000+ tps), сохраняя при этом полную децентрализацию. Новые blockchain решения, утверждающие 130 высокий TPS обычно отказывается от децентрализации и безопасности и выбирает более централизованный и небезопасный вариант. механизмы консенсуса. Некоторые проекты сообщают о цифрах, полученных в строго контролируемых условиях, тем самым предоставляя неверные данные. реальные результаты производительности. Сообщенные цифры для $AVAX взяты непосредственно из реальной, полностью реализованной сети Avalanche, работающей на 2000 узлах на AWS, географически распределенной по всему миру на низкоуровневом уровне. машины. Более высокие результаты производительности (10 000+) могут быть достигнуты за счет более высокой пропускной способности. 135 обеспечение каждого узла и выделенного оборудования для проверки подписи. Наконец, отметим, что вышеупомянутые метрики находятся на базовом уровне. Решения для масштабирования уровня 2 немедленно дополняют эти результаты. значительно. Сравнительные диаграммы консенсуса. В таблице 1 описаны различия между тремя известными семействами. консенсусных протоколов через набор из 8 критических осей. 140 Накамото Классический Снег Надежный (подходит для открытых настроек) + - + Высокая децентрализация (позволяет использовать множество валидаторов) + - + Низкая задержка и быстрая завершенность (быстрое подтверждение транзакции) - + + Высокая пропускная способность (позволяет использовать множество клиентов) - + + Легкий вес (низкие системные требования) - + + Неподвижный (не активен, если не принято никаких решений) - + + Параметрируемая безопасность (присутствие состязателей более 51%) - - + Высокая масштабируемость - - + Таблица 1. Сравнительная таблица трех известных семейств консенсусных протоколов. Avalanche, Снеговик и Все Фрости принадлежат к семье Сноу.

Motor

60 Avalanche platformunun tartışılması, platforma güç veren temel bileşenle başlar: fikir birliği motoru. Arka Plan Dağıtılmış ödemeler ve - daha genel olarak - hesaplama, bir grup arasında anlaşma gerektirir makinelerin. Bu nedenle, bir grup düğümün anlaşmaya varmasını sağlayan fikir birliği protokolleri, blockchains'nin ve hemen hemen tüm konuşlandırılmış büyük ölçekli endüstriyel dağıtılmış sistemlerin kalbi. konu 65 neredeyse elli yıldır kapsamlı bir incelemeye tabi tutuldu ve bugüne kadar bu çabalardan sadece iki aile sonuç verdi. protokoller: herkesten herkese iletişime dayanan klasik fikir birliği protokolleri ve Nakamoto fikir birliği, proof-of-work madenciliğine ve en uzun zincir kuralına dayanır. Klasik fikir birliği protokolleri düşük gecikme ve yüksek aktarım hızına sahip olabilirler, çok sayıda katılımcıya göre ölçeklenmezler veya üyelik değişikliklerinin varlığına karşı sağlamdır, bu da onları çoğunlukla izinli, çoğunlukla 70 Statik dağıtımlar. Öte yandan Nakamoto fikir birliği protokolleri [5, 7, 4] sağlamdır ancak bazı eksiklikleri vardır. yüksek doğrulama gecikmeleri, düşük verim ve güvenlikleri için sürekli enerji harcaması gerektirir. Avalanche tarafından tanıtılan Snow protokol ailesi, klasik konsensus protokollerinin en iyi özelliklerini Nakamoto konsensüsünün en iyi özellikleriyle birleştirir. Hafif bir ağ örnekleme mekanizmasına dayanarak, kesin üyelik konusunda anlaşmaya gerek kalmadan düşük gecikme süresi ve yüksek verim elde ederler. 75 sistem. Konsensüs protokolüne doğrudan katılımla binlerce katılımcıdan milyonlarca katılımcıya kadar ölçeklenebilirler. Ayrıca protokoller PoW madenciliğinden faydalanmıyor ve bu nedenle aşırı maliyetlerden kaçınıyor. Enerji harcaması ve ardından ekosistemde değer sızıntısı, hafif, yeşil ve hareketsiz ürünler elde edilmesi protokoller. Mekanizma ve Özellikler Snow protokolleri, ağın tekrar tekrar örneklenmesiyle çalışır. Her düğüm 80 küçük, sabit büyüklükte, rastgele seçilmiş bir komşular kümesini yoklar ve eğer çoğunluk çoğunluktaysa önerisini değiştirir farklı bir değeri destekler. Örnekler yakınsama sağlanana kadar tekrarlanır ve bu yakınsama hızla gerçekleşir. normal işlemler. Çalışma mekanizmasını somut bir örnekle açıklıyoruz. İlk olarak, bir işlem oluşturulur Bir kullanıcı ve fikir birliği prosedürüne katılan bir düğüm olan doğrulama düğümüne gönderilir. O zaman 85 dedikodu yoluyla ağdaki diğer düğümlere yayılır. Bu kullanıcı aynı zamanda çakışan bir bildirimde bulunursa ne olur?4 Kevin Sekniqi, Daniel Laine, Stephen Buttolph ve Emin Gün Sirer işlem, yani çift harcama mı? Çakışan işlemler arasından seçim yapmak ve çifte harcamayı önlemek için her düğüm, düğümlerin küçük bir alt kümesini rastgele seçer ve çakışan işlemlerden hangisini sorgular? sorgulanan düğümler geçerli olanın olduğunu düşünüyor. Sorgulayan düğüm lehine bir çoğunluk yanıtı alırsa Bir işlemin ardından düğüm o işleme verdiği yanıtı değiştirir. Ağdaki her düğüm 90 tüm ağ çatışan işlemlerden biri üzerinde fikir birliğine varıncaya kadar bu prosedürü tekrarlar. Şaşırtıcı bir şekilde, temel çalışma mekanizması oldukça basit olmasına rağmen, bu protokoller oldukça yüksek sonuçlara yol açmaktadır. onları büyük ölçekli dağıtım için uygun kılan arzu edilen sistem dinamikleri. – İzinsiz, Kayba Açık ve Sağlam. En son blockchain projesinde klasik yöntemler kullanılıyor fikir birliği protokolleri vardır ve bu nedenle tam üyelik bilgisi gerektirir. Tüm par95 setini bilmek Katılımcılar kapalı, izin verilen sistemlerde yeterince basittir ancak açık sistemlerde giderek zorlaşır, merkezi olmayan ağlar. Bu sınırlama, mevcut yerleşik çalışanlara yüksek güvenlik riskleri getirmektedir. bu tür protokoller. Buna karşılık Snow protokolleri, herhangi iki düğümün ağ görünümleri arasında iyi ölçülmüş farklılıklar olsa bile yüksek güvenlik garantilerini korur. Snow protokollerinin doğrulayıcıları Sürekli tam üyelik bilgisi olmadan doğrulama yeteneğinin keyfini çıkarın. Bu nedenle sağlamdırlar 100 ve halka açık blockchain'ler için son derece uygundur. – Ölçeklenebilir ve Merkezi Olmayan Snow ailesinin temel özelliği, herhangi bir maliyete maruz kalmadan ölçeklenebilme yeteneğidir. temel değiş tokuşlar. Kar protokolleri, validators alt kümelerine yetki verilmeden on binlerce veya milyonlarca düğüme ölçeklenebilir. Bu protokoller, sınıfının en iyisi sistem merkezi olmayan yapıya sahiptir ve tamamen doğrulamak için her düğüm. Birinci elden sürekli katılımın güvenlik açısından derin etkileri vardır 105 sistemin. Büyük bir katılımcı grubuna ölçeklendirmeye çalışan hemen hemen her proof-of-stake protokolünde, Tipik çalışma modu, doğrulamayı bir alt komiteye devrederek ölçeklendirmeyi mümkün kılmaktır. Doğal olarak bu, sistemin güvenliğinin artık tam olarak sistemin yolsuzluk maliyeti kadar yüksek olduğu anlamına geliyor. alt komite. Alt komiteler ayrıca kartel oluşumuna da tabidir. Snow-tipi protokollerde bu tür bir yetki devri gerekli değildir ve her düğüm operatörünün bir ilk110'a sahip olmasına olanak tanır. sistemde her zaman elle söyleyin. Genellikle durum parçalaması olarak adlandırılan başka bir tasarım, işlem serileştirmesini bağımsız validators ağlarına paralelleştirerek ölçeklenebilirlik sağlamak. Maalesef böyle bir tasarımda sistemin güvenliği ancak en kolay bozulabilen sistem kadar yüksek oluyor. bağımsız parça. Bu nedenle ne alt komite seçimi ne de parçalama uygun ölçeklendirme stratejileri değildir. kripto platformları için. 115 – Uyarlanabilir. Diğer oylamaya dayalı sistemlerden farklı olarak Snow protokolleri, oylama yapıldığında daha yüksek performans elde eder. Düşman küçüktür ancak büyük saldırılara karşı oldukça dayanıklıdır. – Asenkron Güvenli. Snow protokolleri, en uzun zincirli protokollerin aksine, senkronizasyona ihtiyaç duymaz. güvenli bir şekilde çalışır ve bu nedenle ağ bölümleri karşısında bile çift harcamaları önler. Bitcoin içinde, örneğin, eğer eşzamanlılık varsayımı ihlal edilirse, bağımsız çatallarla işlem yapmak mümkündür. 120 Bitcoin ağının uzun süreler boyunca kalması, çatallanmalar gerçekleştiğinde tüm işlemlerin geçersiz kılınmasına neden olur iyileş. – Düşük Gecikme. Bugün blockchain'lerin çoğu ticaret veya günlük uygulamalar gibi iş uygulamalarını destekleyemiyor perakende ödemeler. İşlemlerin onaylanması için dakikalarca, hatta saatlerce beklemek kesinlikle işe yaramaz. Bu nedenle, fikir birliği protokollerinin en önemli ama yine de gözden kaçırılan özelliklerinden biri, 125 sona ulaşma zamanı. Snow protokolleri tipik olarak ≤1 saniyede nihai sonuca ulaşır; hem en uzun zincirli protokoller hem de parçalanmış blockchain'ler; bunların her ikisi de genellikle bir konunun kesinliğini kapsar dakika.Avalanche Platform 2020/06/30 5 – Yüksek Verim. Doğrusal bir zincir veya DAG oluşturabilen Snow protokolleri, tam merkeziyetsizleştirmeyi korurken saniyede binlerce işleme (5000+ tps) ulaşır. Yeni blockchain çözümleri iddia ediyor 130 yüksek TPS genellikle merkezi olmayan yönetim ve güvenlikten ödün verir ve daha merkezi ve güvensiz olanı tercih eder Konsensüs mekanizmaları. Bazı projeler yüksek düzeyde kontrol edilen ortamlardan gelen rakamları rapor ediyor, dolayısıyla yanlış raporlanıyor gerçek performans sonuçları. $AVAX için bildirilen rakamlar, doğrudan AWS'de 2000 düğümde çalışan, düşük kalitede dünya çapında coğrafi olarak dağıtılan gerçek, tam olarak uygulanan bir Avalanche ağından alınmıştır. makineler. Daha yüksek bant genişliği varsayılarak daha yüksek performans sonuçları (10.000+) elde edilebilir 135 Her bir düğüm için provizyon ve imza doğrulaması için özel donanım. Son olarak şunu belirtelim ki yukarıda belirtilen ölçümler temel katmandadır. Katman 2 ölçeklendirme çözümleri bu sonuçları anında artırır önemli ölçüde. Karşılaştırmalı Uzlaşı Tabloları Tablo 1, bilinen üç aile arasındaki farkları açıklamaktadır 8 kritik eksenden oluşan bir dizi konsensus protokolü. 140 Nakamoto Klasik Kar Sağlam (Açık Ayarlara Uygun) + - + Son Derece Merkezi Olmayan (Birçok Doğrulayıcıya İzin Verir) + - + Düşük Gecikme ve Hızlı Sonlandırma (Hızlı İşlem Onayı) - + + Yüksek Verim (Birçok Müşteriye İzin Verir) - + + Hafif (Düşük Sistem Gereksinimleri) - + + Hareketsiz (Hiçbir Karar Alınmadığında Aktif Değil) - + + Güvenlik Parametrelendirilebilir (%51'in Ötesinde Düşmanlık Durumu) - - + Yüksek Derecede Ölçeklenebilir - - + Tablo 1. Bilinen üç konsensus protokolü ailesi arasındaki karşılaştırmalı tablo. Avalanche, Kardan Adam ve Frosty'lerin tümü Snow ailesine aittir.

Обзор платформы

В этом разделе мы даем обзор архитектуры платформы и обсуждаем различные варианты реализации. детали. Платформа Avalanche четко разделяет три задачи: цепочки (и активы, построенные на их основе), исполнение среды и развертывание. 3.1 Архитектура 145 Подсети Подсеть или подсеть — это динамический набор validator, работающих вместе для достижения консенсуса. о состоянии набора blockchains. Каждый blockchain проверяется одной подсетью, и подсеть может проверять произвольное количество blockchains. validator может быть членом произвольного числа подсетей. Подсеть решает кто может войти в него и может потребовать, чтобы составляющие его validator имели определенные свойства. Avalanche Платформа поддерживает создание и работу произвольного количества подсетей. Чтобы создать новую подсеть 150 или для присоединения к подсети необходимо заплатить комиссию, выраженную в $AVAX.

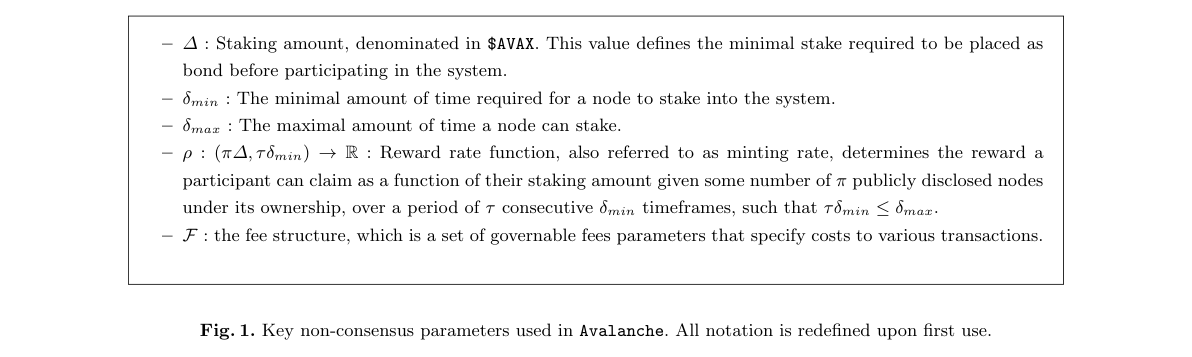

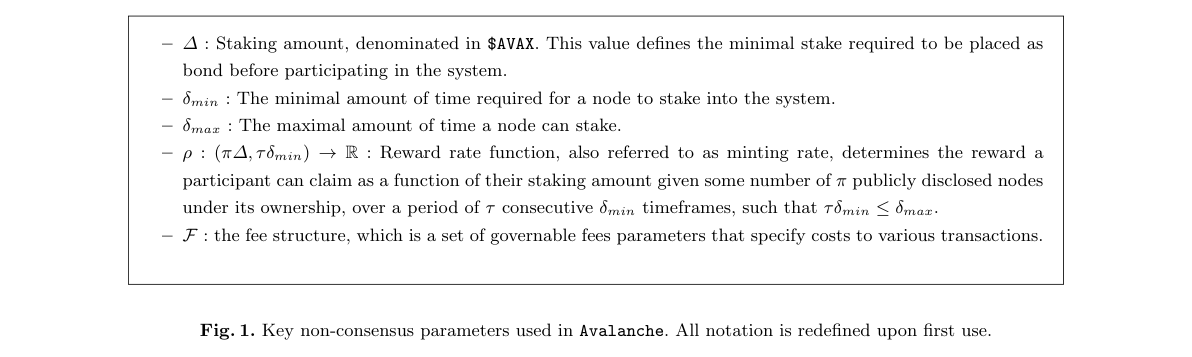

6 Кевин Секники, Дэниел Лейн, Стивен Баттольф и Эмин Гюн Сирер Модель подсети предлагает ряд преимуществ: – Если validator не заботится о blockchain в данной подсети, он просто не присоединится к этой подсети. Это уменьшает сетевой трафик, а также вычислительные ресурсы, необходимые для validators. Это в в отличие от других проектов blockchain, в которых каждый validator должен проверять каждую транзакцию, даже 155 те, о ком они не заботятся. – Поскольку подсети решают, кто может входить в них, можно создавать частные подсети. То есть каждый blockchain в подсеть проверяется только набором доверенных validator. – Можно создать подсеть, в которой каждый validator имеет определенные свойства. Например, можно создать подсеть, в которой каждый validator расположен в определенной юрисдикции или где каждый validator привязан к какой-либо 160 реальный контракт. Это может быть выгодно с точки зрения соблюдения требований. Существует одна специальная подсеть, называемая подсетью по умолчанию. Это подтверждено всеми validator. (то есть для того, чтобы для проверки любой подсети необходимо также проверить подсеть по умолчанию.) Подсеть по умолчанию проверяет набор заранее определенные blockchain, включая blockchain, где живет и торгуется $AVAX. Виртуальные машины. Каждый blockchain является экземпляром виртуальной машины (ВМ). 165 blockchain, так же, как класс — это проект объекта в объектно-ориентированном языке программирования. интерфейс, состояние и поведение blockchain определяются виртуальной машиной, на которой работает blockchain. Следующие свойства blockchain и другие определяются виртуальной машиной: – Содержимое блока – Переход состояния, который происходит, когда блок принят. 170 – API-интерфейсы, предоставляемые blockchain, и их конечные точки. – Данные, которые сохраняются на диске Мы говорим, что blockchain «использует» или «запускает» данную виртуальную машину. При создании blockchain указывается виртуальная машина. он работает, а также исходное состояние blockchain. Новый blockchain можно создать, используя уже существующий VM или разработчик могут написать новый код. Может быть произвольное количество blockchain, на которых работает одна и та же виртуальная машина. 175 Каждый blockchain, даже тот, на котором работает одна и та же виртуальная машина, логически независим от других и сохраняет свои собственное государство. 3.2 Начальная загрузка Первым шагом в участии в Avalanche является начальная загрузка. Процесс происходит в три этапа: подключение чтобы засеять якоря, открыть сеть и состояние и стать validator. 180 Начальные якоря Любая сетевая система одноранговых узлов, работающая без разрешения (т. е. жестко запрограммированного) набор идентификаторов требует некоторого механизма обнаружения одноранговых узлов. В одноранговых сетях обмена файлами набор используются трекеры. В криптосетях типичным механизмом является использование начальных узлов DNS (которые мы называемAvalanche Платформа 30.06.2020 7 в качестве начальных якорей), которые включают в себя набор четко определенных начальных IP-адресов, с которых другие члены сеть может быть обнаружена. Роль начальных узлов DNS заключается в предоставлении полезной информации о наборе 185 активных участников системы. Тот же механизм используется в Bitcoin Core [1], где Файл исходного кода src/chainparams.cpp содержит список жестко закодированных начальных узлов. Разница между BTC и Avalanche заключается в том, что для BTC требуется только один правильный начальный узел DNS, а для Avalanche требуется простой большинство якорей верны. Например, новый пользователь может выбрать загрузку представления сети. через ряд хорошо зарекомендовавших себя и авторитетных бирж, ни одна из которых по отдельности не заслуживает доверия. 190 Однако отметим, что набор узлов начальной загрузки не обязательно должен быть жестко закодирован или статичен, и его можно предоставляется пользователем, однако для простоты использования клиенты могут предоставить настройку по умолчанию, включающую экономичные важных участников, таких как биржи, с которыми клиенты хотят поделиться мировоззрением. Нет никаких препятствий для стать исходным якорем, поэтому набор начальных якорей не может определять, может или не может узел входить сети, поскольку узлы могут обнаружить последнюю сеть пиров Avalanche, подключившись к любому набору начальных значений 195 якоря. Обнаружение сети и состояния. После подключения к начальным якорям узел запрашивает последний набор переходы состояний. Мы называем этот набор переходов состояний принятой границей. Для цепи принятая граница это последний принятый блок. Для DAG принятая граница — это набор вершин, которые приняты, но имеют нет принятых детей. После сбора принятых границ из начальных якорей происходит переход состояния, который 200 принимаются большинством исходных якорей, считается принятым. Затем извлекается правильное состояние. путем синхронизации с выбранными узлами. Пока в исходном якоре имеется большинство правильных узлов. установлено, то принятые переходы состояний должны быть помечены как принятые хотя бы одним правильным узлом. Этот процесс обнаружения состояния также используется для обнаружения сети. Набор членов сети определено в цепочке validator. Таким образом, синхронизация с цепочкой validator позволяет узлу обнаружить 205 текущий набор validators. Цепочка validator будет обсуждаться далее в следующем разделе. 3.3 Сибил Контроль и членство Протоколы консенсуса предоставляют свои гарантии безопасности при условии, что до порогового числа участников системы могут быть враждебными. Атака Сивиллы, при которой узел дешево заливает сеть. со злонамеренными личностями, могут тривиально лишить эти гарантии законной силы. По сути, такая атака может быть только 210 сдерживается обменом присутствия с доказательством трудно подделанного ресурса [3]. Предыдущие системы исследовали использование механизмов сдерживания Сивиллы, которые охватывают PH_0001 (PoW), proof-of-stake (PoS), доказательство прошедшего времени (POET), доказательство пространства и времени (PoST) и доказательство авторитетности (PoA). По своей сути все эти механизмы выполняют одну и ту же функцию: они требуют, чтобы каждый участник имел некоторую «скину в игре» в виде некоторых экономических обязательств, которые, в свою очередь, обеспечивают экономическую выгоду. 215 барьер против неправомерного поведения этого участника. Все они предполагают ту или иную форму ставки, будь то в форме майнинговых установок и hash мощности (PoW), дискового пространства (PoST), доверенного оборудования (POET) или утвержденного удостоверения. (ПоА). Эта ставка формирует основу экономических затрат, которые участники должны нести, чтобы получить право голоса. Для например, в Bitcoin способность вносить действительные блоки прямо пропорциональна hash-мощности предлагающий участник. К сожалению, существует также существенная путаница между протоколами консенсуса.8 Кевин Секники, Дэниел Лейн, Стивен Баттольф и Эмин Гюн Сирер против механизмов контроля Сивиллы. Мы отмечаем, что выбор протоколов консенсуса, по большей части, ортогонально выбору механизма управления Сивиллы. Это не означает, что механизмы контроля Сивиллы взаимозаменяемые замены, поскольку конкретный выбор может иметь последствия для основного гарантии протокола консенсуса. Однако семейство Сноу* можно связать со многими из этих известных механизмы без существенных модификаций. 225 В конечном счете, в целях безопасности и обеспечения того, чтобы стимулы участников были согласованы на благо общества. сети $AVAX выбирает PoS для основного механизма управления Сивиллы. Некоторые формы ставок по своей сути централизовано: например, производство горнодобывающих установок (PoW) по своей сути централизовано и находится в руках нескольких люди с соответствующими ноу-хау и доступом к десяткам патентов, необходимых для конкурентоспособной СБИС. производство. Кроме того, стоимость майнинга PoW снижается из-за крупных ежегодных субсидий майнерам. Аналогично, 230 Дисковое пространство в наибольшей степени принадлежит операторам крупных центров обработки данных. Кроме того, все механизмы контроля Сивиллы которые накапливают текущие затраты, например. затраты на электроэнергию для hashing, утечка стоимости из экосистемы, не говоря уже о уничтожить окружающую среду. Это, в свою очередь, снижает технико-экономическое обоснование token, при этом неблагоприятный движение цены в течение небольшого периода времени может привести к неработоспособности системы. Доказательство работы по своей сути выбирает майнеры, у которых есть связи для приобретения дешевой электроэнергии, что не имеет ничего общего с способностями майнеров 235 для сериализации транзакций или их вклада в общую экосистему. Среди этих вариантов мы выбираем proof-of-stake, потому что он зеленый, доступный и открытый для всех. Однако отметим, что хотя $AVAX использует PoS, сеть Avalanche позволяет запускать подсети с помощью PoW и PoS. Стейкинг — это естественный механизм участия в открытой сети, поскольку он обеспечивает прямую экономическую выгоду. аргумент: вероятность успеха атаки прямо пропорциональна четко определенным денежным затратам. 240 функция. Другими словами, узлы, которые делают ставку, экономически мотивированы не участвовать в поведении, которое может повредить стоимости их доли. Кроме того, эта доля не требует каких-либо дополнительных затрат на содержание (другие тогда альтернативная стоимость инвестирования в другой актив) и обладает имуществом, которое, в отличие от горнодобывающего оборудования, полностью расходуется при использовании при катастрофической атаке. Для операций PoW оборудование для майнинга может быть просто использовать повторно или – если владелец решит – полностью продать обратно на рынок. 245 Узел, желающий войти в сеть, может сделать это свободно, сначала разместив обездвиженную ставку. в течение всего времени участия в сети. Пользователь определяет сумму, продолжительность ставки. После принятия ставка не может быть возвращена. Основная цель — обеспечить, чтобы узлы в значительной степени разделяли же в основном стабильный вид в сети. Мы предполагаем установить минимальное время staking для заказа неделя. 250 В отличие от других систем, которые также предлагают механизм PoS, $AVAX не использует косую черту и поэтому вся ставка возвращается по истечении периода staking. Это предотвращает нежелательные сценарии, такие как сбой программного или аппаратного обеспечения клиента, приводящий к потере монет. Это соответствует нашей философии дизайна. создания предсказуемых технологий: поставленные на карту token не подвергаются риску даже при наличии программного обеспечения или аппаратные недостатки. 255 В Avalanche узел, желающий принять участие, отправляет специальную транзакцию доли в цепочку validator. В транзакциях ставок указывается сумма ставки, staking ключ участника staking, продолжительность, и время начала проверки. Как только транзакция будет принята, средства будут заблокированы до тех пор, пока конец периода staking. Минимально допустимая сумма определяется и соблюдается системой. Ставка Сумма, размещенная участником, влияет как на степень влияния участника наAvalanche Платформа 30.06.2020 9 процесс достижения консенсуса, а также вознаграждение, как обсуждается позже. Указанная продолжительность staking должна быть между δmin и δmax — минимальный и максимальный таймфреймы, на которые можно заблокировать любую ставку. Как и в случае Сумма staking, период staking также влияет на вознаграждение в системе. Потеря или кража Ключ staking не может привести к потере актива, поскольку ключ staking используется только в процессе консенсуса, а не для актива. трансфер. 265 3.4 Смарт-контракты в $AVAX При запуске Avalanche поддерживает стандартные smart contract на основе Solidity через виртуальную машину Ethereum (EVM). Мы предполагаем, что платформа будет поддерживать более богатый и мощный набор smart contract. инструменты, в том числе: – Смарт-контракты с исполнением вне сети и проверкой в сети. 270 – Смарт-контракты с параллельным исполнением. Любые smart contract, которые не работают в одном и том же состоянии в любая подсеть в Avalanche сможет выполняться параллельно. – Улучшенная Solidity под названием Solidity++. Этот новый язык будет поддерживать управление версиями и безопасную математику. арифметика с фиксированной запятой, улучшенная система типов, компиляция в LLVM и своевременное выполнение. Если разработчику требуется поддержка EVM, но он хочет развернуть smart contract в частной подсети, он 275 можно напрямую развернуть новую подсеть. Вот как Avalanche позволяет выполнять сегментирование с учетом функциональности посредством подсети. Кроме того, если разработчику требуется взаимодействие с развернутым в данный момент Ethereum smart контракты, они могут взаимодействовать с подсетью Athereum, которая представляет собой ложку Ethereum. Наконец, если разработчик требуется среда выполнения, отличная от виртуальной машины Ethereum, они могут выбрать развертывание их smart contract через подсеть, реализующую другую среду выполнения, например DAML 280 или ВАСМ. Подсети могут поддерживать дополнительные функции, помимо поведения виртуальной машины. Например, подсети могут обеспечивать принудительное требования к производительности для более крупных узлов validator, которые содержат smart contract в течение более длительных периодов времени, или validators, которые хранят состояние контракта в частном порядке. 4 Управление и токен $AVAX 4.1 Собственный токен $AVAX 285 Денежно-кредитная политика Собственный token, $AVAX, имеет ограниченное предложение, где ограничение установлено на уровне 720 000 000 tokens, с 360 000 000 token, доступных при запуске основной сети. Однако, в отличие от других token с ограниченным предложением, которые постоянно запекать скорость чеканки, \(AVAX is designed to react to changing economic conditions. In particular, the objective of \)денежная политика AVAX заключается в том, чтобы сбалансировать стимулы пользователей делать ставки на token вместо использования его для взаимодействия с различными сервисами, доступными на платформе. Участники платформы 290 коллективно действовать как децентрализованный резервный банк. Рычаги, доступные на Avalanche, представляют собой staking вознаграждения, комиссии, и сбросы с воздуха, на все из которых влияют управляемые параметры. Вознаграждения за стейкинг устанавливаются внутрисетевым управлением и управляются функцией, предназначенной для того, чтобы никогда не превышать ограниченное предложение. Ставка может быть стимулирована путем увеличения комиссий или увеличения staking вознаграждений. С другой стороны, мы можем стимулировать более активное участие с услугами платформы Avalanche, снизив комиссию и уменьшив вознаграждение staking.10 Кевин Секники, Дэниел Лейн, Стивен Баттольф и Эмин Гюн Сирер Использование Платежи Настоящие децентрализованные одноранговые платежи в значительной степени являются неосуществленной мечтой для отрасли из-за нынешнее отсутствие производительности со стороны действующих компаний. $AVAX столь же мощный и простой в использовании инструмент, как и платежи с помощью Visa, позволяющая совершать тысячи транзакций по всему миру каждую секунду полностью безопасным и децентрализованным способом. Кроме того, для продавцов по всему миру $AVAX предлагает прямое ценностное предложение по сравнению с Visa, а именно более низкую цену. 300 сборы. Стейкинг: защита системы На платформе Avalanche контроль Сивиллы осуществляется через staking. В порядке для проверки участник должен заблокировать монеты или сделать ставку. Валидаторы, иногда называемые стейкерами, компенсировали свои услуги по проверке на основе суммы staking и продолжительности staking, среди прочего свойства. Выбранная компенсационная функция должна минимизировать дисперсию, гарантируя, что крупные игроки не будут 305 получают непропорционально большую компенсацию. Участники также не подвержены каким-либо факторам «удачи», как в PoW-майнинг. Такая схема вознаграждения также препятствует созданию пулов для майнинга или staking, позволяющих по-настоящему децентрализованное, не требующее доверия участие в сети. Атомарные свопы Помимо обеспечения базовой безопасности системы, $AVAX token служит универсальным блоком. обмена. После этого платформа Avalanche сможет поддерживать не требующие доверия атомарные свопы изначально на 310 платформа, позволяющая осуществлять по-настоящему децентрализованный обмен активами любого типа непосредственно на Avalanche. 4.2 Управление Управление имеет решающее значение для разработки и внедрения любой платформы, потому что, как и в случае со всеми другими типами систем – Avalanche также столкнется с естественной эволюцией и обновлениями. $AVAX обеспечивает управление в цепочке для критических параметров сети, где участники могут голосовать за изменения в сети и 315 принимать решения по модернизации сети демократическим путем. Сюда входят такие факторы, как минимальная сумма staking, курс чеканки, а также другие экономические параметры. Это позволяет платформе эффективно выполнять динамическую оптимизацию параметров с помощью множества oracle. Однако, в отличие от некоторых других платформ управления там, Avalanche не допускает неограниченных изменений в произвольных аспектах системы. Вместо этого только заранее определенное количество параметров может быть изменено посредством управления, что делает систему более предсказуемой 320 и повышение безопасности. Кроме того, все регулируемые параметры подлежат ограничениям в пределах определенных временных рамок. введение гистерезиса и обеспечение предсказуемости системы в коротких временных диапазонах. Работоспособный процесс поиска глобально приемлемых значений системных параметров имеет решающее значение для децентрализованных систем без хранителей. Avalanche может использовать свой механизм консенсуса для создания системы, которая позволяет любой, кто может предложить специальные транзакции, которые, по сути, представляют собой общесистемные опросы. Любой участвующий узел может 325 выдвигать такие предложения. Номинальная ставка вознаграждения — важный параметр, влияющий на любую валюту, будь то цифровую или бумажную. К сожалению, криптовалюты, которые фиксируют этот параметр, могут столкнуться с различными проблемами, включая дефляцию или инфляцию. С этой целью номинальная ставка вознаграждения подлежит регулированию в заранее установленных границах. Это будет позволить держателям token выбирать, будет ли $AVAX в конечном итоге ограничен, не ограничен или даже будет дефляционным.Avalanche Платформа 30.06.2020 11 Комиссии за транзакции, обозначаемые набором F, также подлежат управлению. F фактически представляет собой кортеж, описывающий комиссии, связанные с различными инструкциями и транзакциями. Наконец, staking раз и суммы также являются управляемыми. Список этих параметров определен на рисунке 1. – ∆: сумма ставки, выраженная в $AVAX. Это значение определяет минимальную ставку, которую необходимо разместить в качестве залог перед участием в системе. – δmin: минимальное время, необходимое узлу для подключения к системе. – δmax: максимальное количество времени, в течение которого узел может делать ставку. – ρ : (π∆, τδmin) →R : Функция ставки вознаграждения, также называемая ставкой чеканки, определяет вознаграждение участник может требовать в зависимости от своей суммы staking при наличии некоторого количества π публично раскрытых узлов под его собственностью в течение периода τ последовательных δmin таймфреймов, так что τδmin ≤δmax. – F: структура комиссий, которая представляет собой набор регулируемых параметров комиссий, определяющих затраты на различные транзакции. Рис. 1. Ключевые несогласованные параметры, используемые в Avalanche. Все обозначения переопределяются при первом использовании. В соответствии с принципом предсказуемости финансовой системы управление в $AVAX имеет гистерезис. это означает, что изменения параметров сильно зависят от их недавних изменений. Есть два предела 335 связанный с каждым управляемым параметром: временем и диапазоном. После изменения параметра с помощью управления транзакции, становится очень сложно поменять ее сразу и на большую сумму. Эти трудности и ценностные ограничения ослабляются по мере того, как проходит больше времени с момента последнего изменения. В целом, это удерживает систему от радикально меняются за короткий период времени, что позволяет пользователям безопасно прогнозировать параметры системы в в краткосрочной перспективе, сохраняя при этом сильный контроль и гибкость в долгосрочной перспективе. 340

Platforma Genel Bakış

Bu bölümde platforma mimari bir genel bakış sunacağız ve çeşitli uygulamaları tartışacağız. ayrıntılar. Avalanche platformu üç endişeyi net bir şekilde birbirinden ayırıyor: zincirler (ve bunun üzerine inşa edilen varlıklar), yürütme ortamlar ve dağıtım. 3.1 Mimarlık 145 Alt ağlar Bir alt ağ veya alt ağ, fikir birliğine varmak için birlikte çalışan dinamik bir validator kümesidir blockchains kümesinin durumu hakkında. Her blockchain bir alt ağ tarafından doğrulanır ve bir alt ağ doğrulanabilir keyfi olarak birçok blockchains. Bir validator keyfi olarak birçok alt ağın üyesi olabilir. Bir alt ağ karar verir kim girebilir ve onu oluşturan validator'lerin belirli özelliklere sahip olmasını talep edebilir. Avalanche platform, isteğe bağlı olarak birçok alt ağın oluşturulmasını ve çalıştırılmasını destekler. Yeni bir alt ağ oluşturmak için 150 veya bir alt ağa katılmak için $AVAX cinsinden bir ücret ödemeniz gerekir.

6 Kevin Sekniqi, Daniel Laine, Stephen Buttolph ve Emin Gün Sirer Alt ağ modeli bir dizi avantaj sunar: – Bir validator belirli bir alt ağdaki blockchain'leri umursamıyorsa, o alt ağa katılmayacaktır. Bu, ağ trafiğinin yanı sıra validators için gereken hesaplama kaynaklarını da azaltır. Bu diğer blockchain projelerinin aksine, her validator her işlemi doğrulamak zorundadır; hatta 155 umursamadıkları. – Alt ağlar bunlara kimin girebileceğine karar verdiği için özel alt ağlar oluşturulabilir. Yani, her blockchain alt ağ yalnızca bir dizi güvenilir validator tarafından doğrulanır. – Her validator'nin belirli özelliklere sahip olduğu bir alt ağ oluşturulabilir. Örneğin, bir kişi bir her validator'nin belirli bir yetki alanında bulunduğu veya her validator'nin bazı yetki alanlarına bağlı olduğu alt ağ 160 gerçek dünya sözleşmesi. Bu, uyumluluk nedenleriyle faydalı olabilir. Varsayılan Alt Ağ adı verilen özel bir alt ağ vardır. Tüm validator'ler tarafından doğrulandı. (Yani sırasıyla herhangi bir alt ağı doğrulamak için Varsayılan Alt Ağın da doğrulanması gerekir.) Varsayılan Alt Ağ, bir dizi alt ağı doğrular. $AVAX'ın yaşadığı ve işlem gördüğü blockchain dahil olmak üzere önceden tanımlanmış blockchain'ler. Sanal Makineler Her blockchain, bir Sanal Makinenin (VM) örneğidir. Bir VM, bir sanal makinenin planıdır. 165 blockchain, tıpkı bir sınıfın, nesne yönelimli programlama dilindeki bir nesnenin planı olmasına benzer. blockchain'nin arayüzü, durumu ve davranışı, blockchain'nin çalıştırdığı VM tarafından tanımlanır. Aşağıdakiler blockchain ve diğer özellikleri bir VM tarafından tanımlanır: – Bir bloğun içeriği – Bir blok kabul edildiğinde meydana gelen durum geçişi 170 – blockchain tarafından kullanıma sunulan API'ler ve bunların uç noktaları – Diskte kalıcı olarak saklanan veriler blockchain'nın belirli bir VM'yi "kullandığını" veya "çalıştırdığını" söyleriz. blockchain oluşturulurken VM belirtilir blockchain'nin oluşum durumunun yanı sıra çalışır. Önceden var olan bir blockchain kullanılarak yeni bir blockchain oluşturulabilir VM veya bir geliştirici yenisini kodlayabilir. Aynı VM'yi çalıştıran isteğe bağlı olarak birçok blockchain olabilir. 175 Her blockchain, aynı VM'yi çalıştıranlar bile mantıksal olarak diğerlerinden bağımsızdır ve kendi özelliklerini korur. kendi devleti. 3.2 Önyükleme Avalanche'e katılmanın ilk adımı önyüklemedir. Süreç üç aşamada gerçekleşir: bağlantı çapaları tohumlamak, ağ ve durum keşfi yapmak ve validator olmak. 180 Tohum Çapaları İzin verilmeden (yani sabit kodlanmış) çalışan herhangi bir ağ bağlantılı eş sistemi Kimlik kümesi, eş keşfi için bazı mekanizmalar gerektirir. Eşler arası dosya paylaşım ağlarında, bir dizi takipçiler kullanılmaktadır. Kripto ağlarında tipik bir mekanizma, DNS çekirdek düğümlerinin (biz buna atıfta bulunuyoruz) kullanılmasıdır.Avalanche Platform 2020/06/30 7 diğer üyelerin de kullanabileceği, iyi tanımlanmış bir dizi çekirdek IP adresi içeren tohum çapaları olarak kullanılır. ağ keşfedilebilir. DNS çekirdek düğümlerinin rolü, küme hakkında yararlı bilgiler sağlamaktır. 185 Sistemdeki aktif katılımcıların sayısı. Aynı mekanizma Bitcoin Core [1]'de de kullanılır; burada Kaynak kodunun src/chainparams.cpp dosyası, sabit kodlanmış çekirdek düğümlerin bir listesini içerir. Arasındaki fark BTC ve Avalanche, BTC'nin yalnızca bir doğru DNS tohum düğümüne ihtiyaç duyması, Avalanche ise basit bir DNS çekirdek düğümü gerektirmesidir. çapaların çoğunluğunun doğru olması. Örnek olarak, yeni bir kullanıcı ağ görünümünü önyüklemeyi seçebilir Hiçbirine bireysel olarak güvenilmeyen bir dizi köklü ve saygın borsa aracılığıyla. 190 Bununla birlikte, önyükleme düğümleri kümesinin sabit kodlanmış veya statik olmasına gerek olmadığını ve kullanıcı tarafından sağlanır, ancak kullanım kolaylığı açısından istemciler ekonomik olarak aşağıdakileri içeren varsayılan bir ayar sağlayabilir: Müşterilerin bir dünya görüşünü paylaşmak istediği borsalar gibi önemli aktörler. Hiçbir engel yok bir tohum çapası haline gelir, bu nedenle bir dizi tohum çapası, bir düğümün girip girmeyeceğini belirleyemez ağ, çünkü düğümler herhangi bir tohum kümesine bağlanarak Avalanche eşlerinin en son ağını keşfedebilir 195 çapalar. Ağ ve Durum Keşfi Çekirdek bağlantı noktalarına bağlandıktan sonra, bir düğüm en son durum kümesini sorgular. durum geçişleri Bu durum geçişleri dizisine kabul edilen sınır adını veriyoruz. Bir zincir için kabul edilen sınır kabul edilen son bloktur. Bir DAG için kabul edilen sınır, kabul edilen ancak henüz sahip olmayan köşelerin kümesidir. kabul edilen çocuk yok. Kabul edilen sınırları tohum çapalarından topladıktan sonra devlet, 200 çoğunluk tarafından kabul edilen tohum çapalarının kabul edildiği tanımlanmaktadır. Daha sonra doğru durum çıkarılır örneklenen düğümlerle senkronize ederek. Tohum çapasında çoğunlukta doğru düğümler olduğu sürece ayarlandıysa, kabul edilen durum geçişlerinin en az bir doğru düğüm tarafından kabul edildi olarak işaretlenmiş olması gerekir. Bu durum bulma işlemi aynı zamanda ağ keşfi için de kullanılır. Ağın üyelik kümesi validator zincirinde tanımlıdır. Bu nedenle, validator zinciriyle senkronizasyon, düğümün 205 geçerli validators kümesi. validator zinciri bir sonraki bölümde daha ayrıntılı olarak ele alınacaktır. 3.3 Sybil Kontrolü ve Üyelik Konsensüs protokolleri, güvenlik garantilerini belirli bir eşik sayısına kadar varsayım altında sağlar. Sistemdeki üyelerin sayısı düşmanca olabilir. Bir düğümün ucuz bir şekilde ağa akın ettiği Sybil saldırısı kötü niyetli kimliklerle bu garantileri önemsiz bir şekilde geçersiz kılabilir. Temelde böyle bir saldırı ancak 210 sahtesi zor bir kaynak olan [3]'nin kanıtı ile varlık takası yapılarak caydırıldı. Geçmiş sistemler kullanımı araştırdı proof-of-work (PoW), proof-of-stake (PoS), geçen sürenin kanıtını kapsayan Sybil caydırıcılık mekanizmaları (POET), uzay ve zaman kanıtı (PoST) ve yetki kanıtı (PoA). Temelde bu mekanizmaların tümü aynı işleve hizmet eder: her katılımcının sahip olmasını gerektirirler. Ekonomik taahhüt şeklinde bir miktar “oyunun içinde”, bu da karşılığında ekonomik bir kazanç sağlıyor. 215 katılımcının uygunsuz davranışına karşı bariyer oluşturur. Her biri, ister formda olsun, bir tür hisse içerir madencilik teçhizatı ve hash güç (PoW), disk alanı (PoST), güvenilir donanım (POET) veya onaylanmış bir kimlik (PoA). Bu risk, katılımcıların söz sahibi olmak için katlanmaları gereken ekonomik maliyetin temelini oluşturur. için Örneğin, Bitcoin'da, geçerli bloklara katkıda bulunma yeteneği, hash-gücüyle doğru orantılıdır. teklif eden katılımcı. Ne yazık ki, fikir birliği protokolleri arasında da önemli bir kafa karışıklığı var.8 Kevin Sekniqi, Daniel Laine, Stephen Buttolph ve Emin Gün Sirer Sybil kontrol mekanizmalarına karşı. Konsensüs protokollerinin seçiminin çoğunlukla, Sybil kontrol mekanizmasının seçimine dik. Bu, Sybil kontrol mekanizmalarının belirli bir seçimin altta yatan neden hakkında sonuçları olabileceğinden, birbirlerinin yerine geçmeler Konsensüs protokolünün garantileri. Ancak Snow* ailesi bilinenlerin çoğuyla birleştirilebilir mekanizmalarda önemli bir değişiklik olmaksızın 225 Son olarak, güvenlik amacıyla ve katılımcıların teşviklerinin toplumun yararına uygun hale getirilmesini sağlamak için $AVAX, çekirdek Sybil kontrol mekanizması için PoS'u seçiyor. Bazı hisse türleri doğası gereği merkezileştirilmiş: örneğin madencilik teçhizatı üretimi (PoW), doğası gereği birkaç kişinin elinde merkezileştirilmiştir Uygun bilgi birikimine sahip ve rekabetçi VLSI için gereken düzinelerce patente erişime sahip kişiler imalat. Ayrıca PoW madenciliği, büyük yıllık madenci sübvansiyonları nedeniyle değer sızdırıyor. Benzer şekilde, 230 disk alanı büyük oranda büyük veri merkezi operatörlerine aittir. Ayrıca tüm sybil kontrol mekanizmaları devam eden maliyetler tahakkuk eden; hashing için elektrik maliyetleri, ekosistemden değer sızıntısı, bahsetmeye bile gerek yok çevreyi yok edin. Bu da token için fizibilite kapsamını azaltır; burada olumsuz bir durum söz konusudur. Kısa bir zaman dilimindeki fiyat hareketleri sistemi çalışmaz hale getirebilir. İş kanıtı doğası gereği şunları seçer: ucuz elektrik tedarik etme bağlantıları olan madenciler, bunun madencilerin yetenekleriyle pek ilgisi yok 235 işlemleri veya bunların genel ekosisteme katkılarını serileştirmek. Bu seçenekler arasından seçeceğimiz proof-of-stake, çünkü yeşildir, erişilebilirdir ve herkese açıktır. Bununla birlikte, $AVAX'ın kullandığı süre boyunca şunu unutmayın: PoS, Avalanche ağı, alt ağların PoW ve PoS ile başlatılmasını sağlar. Staking, açık bir ağa katılım için doğal bir mekanizmadır çünkü doğrudan bir ekonomik Argüman: Bir saldırının başarı olasılığı iyi tanımlanmış parasal maliyetle doğru orantılıdır 240 işlev. Başka bir deyişle, stake eden düğümler ekonomik olarak motive edici davranışlarda bulunmama konusunda motive olmuşlardır. hisselerinin değerine zarar verebilir. Ayrıca, bu hisse herhangi bir ek bakım masrafına (diğer daha sonra başka bir varlığa yatırım yapmanın fırsat maliyeti) ve madencilik ekipmanlarının aksine, Yıkıcı bir saldırıda kullanılırsa tamamen tüketilir. PoW operasyonları için madencilik ekipmanı basitçe yeniden kullanılır veya sahibi karar verirse tamamen piyasaya satılır. 245 Ağa girmek isteyen bir düğüm, ilk olarak sabitlenmiş bir hisse koyarak bunu serbestçe yapabilir. ağa katılım süresi boyunca. Kullanıcı, bahis miktarının süresini belirler. Kabul edildikten sonra bahis miktarı geri alınamaz. Ana amaç, düğümlerin önemli ölçüde paylaşımda bulunmasını sağlamaktır. ağın aynı çoğunlukla kararlı görünümü. Minimum staking zamanının bir sipariş üzerine ayarlanmasını bekliyoruz. hafta. 250 PoS mekanizması da öneren diğer sistemlerden farklı olarak $AVAX, eğik çizgi kullanmaz ve bu nedenle staking dönemi sona erdiğinde tüm bahis miktarı iade edilir. Bu, aşağıdaki gibi istenmeyen senaryoların önüne geçer: Coin kaybına neden olan bir istemci yazılımı veya donanım arızası. Bu bizim tasarım felsefemizle örtüşüyor öngörülebilir teknoloji oluşturma: stake edilen token'ler, yazılım veya yazılım varlığında bile risk altında değildir donanım kusurları. 255 Avalanche'da katılmak isteyen bir düğüm, validator zincirine özel bir hisse işlemi düzenler. Staking işlemleri, stake edilecek tutarı, katılımcının staking anahtarını (staking), süreyi, ve doğrulamanın başlayacağı zamanı. İşlem kabul edildikten sonra fonlar, işlem tamamlanana kadar kilitlenecektir. staking döneminin sonu. İzin verilen minimum miktar sistem tarafından belirlenir ve uygulanır. Bahis Bir katılımcı tarafından konulan miktar, hem katılımcının proje üzerindeki etkisinin miktarına hem deAvalanche Platform 2020/06/30 9 Daha sonra tartışılacağı gibi, fikir birliği süreci ve ödül. Belirtilen staking süre arasında olmalıdır δmin ve δmax, herhangi bir hissenin kilitlenebileceği minimum ve maksimum zaman dilimleri. ile olduğu gibi staking tutarının yanı sıra, staking döneminin de sistemdeki ödül üzerinde etkileri vardır. Kaybolması veya çalınması staking anahtarı varlık kaybına yol açamaz, çünkü staking anahtarı varlık için değil yalnızca fikir birliği sürecinde kullanılır transferi. 265 3.4 $AVAX'ta Akıllı Sözleşmeler Başlangıçta Avalanche, Ethereum sanal makine (EVM) aracılığıyla standart Solidity tabanlı smart contracts'yi destekler. Platformun daha zengin ve daha güçlü bir smart contract kümesini destekleyeceğini öngörüyoruz aşağıdakileri içeren araçlar: – Zincir dışı yürütme ve zincir içi doğrulama ile akıllı sözleşmeler. 270 – Paralel uygulamalı akıllı sözleşmeler. Aynı durumda çalışmayan tüm smart contract'ler Avalanche içindeki herhangi bir alt ağ paralel olarak yürütülebilecektir. – Solidity++ adı verilen geliştirilmiş bir Solidity. Bu yeni dil versiyonlamayı ve güvenli matematiği destekleyecek ve sabit nokta aritmetiği, geliştirilmiş tür sistemi, LLVM'ye derleme ve tam zamanında yürütme. Bir geliştirici EVM desteğine ihtiyaç duyuyorsa ancak smart contracts'yi özel bir alt ağda dağıtmak istiyorsa, 275 doğrudan yeni bir alt ağı başlatabilir. Avalanche bu şekilde işlevselliğe özel parçalamayı etkinleştirir alt ağlar. Ayrıca, geliştiricinin halihazırda dağıtılan Ethereum smart ile etkileşime geçmesi gerekiyorsa sözleşmeler, bir kaşık Ethereum olan Athereum alt ağıyla etkileşime girebilirler. Son olarak, eğer bir geliştirici Ethereum sanal makineden farklı bir yürütme ortamı gerektirir; dağıtmayı seçebilirler DAML gibi farklı bir yürütme ortamı uygulayan bir alt ağ aracılığıyla smart contract 280 veya WASM. Alt ağlar, VM davranışının ötesinde ek özellikleri destekleyebilir. Örneğin, alt ağlar zorlayabilir smart contracts'yi daha uzun süre tutan daha büyük validator düğümleri için performans gereksinimleri veya Sözleşme durumunu özel olarak elinde bulunduran validators. 4 Yönetişim ve $AVAX Tokenı 4.1 $AVAX Yerel Tokenı 285 Para Politikası Yerel token, $AVAX, arz tavanıdır ve tavan 720.000.000 tokens olarak belirlenmiştir. ana ağ başlatıldığında 360.000.000 tokens kullanılabilir. Ancak, diğer sınırlı arz token'lardan farklı olarak basım oranını sürekli olarak belirlediğinden, \(AVAX is designed to react to changing economic conditions. In particular, the objective of \)AVAX'ın para politikası, kullanıcıların token hissesini paylaştırma teşviklerini dengelemektir platformda mevcut çeşitli hizmetlerle etkileşimde bulunmak için kullanmak yerine. Platforma katılanlar 290 kolektif olarak merkezi olmayan bir rezerv bankası görevi görür. Avalanche adresinde mevcut olan araçlar staking ödüller, ücretler, ve airdrop'ların tümü yönetilebilir parametrelerden etkilenir. Staking ödülleri, zincir üstü yönetim tarafından belirlenir ve sınırlanan arzı asla aşmayacak şekilde tasarlanmış bir fonksiyon tarafından yönetilir. Staking tetiklenebilir ücretleri artırarak veya staking ödülleri artırarak. Öte yandan, katılımın artmasını sağlayabiliriz ücretleri düşürerek ve staking ödülünü düşürerek Avalanche platform hizmetleriyle.10 Kevin Sekniqi, Daniel Laine, Stephen Buttolph ve Emin Gün Sirer Kullanım Alanları Ödemeler Gerçek merkezi olmayan eşler arası ödemeler, endüstri için büyük ölçüde gerçekleşmemiş bir hayaldir. Görevlilerin mevcut performans eksikliği. $AVAX, ödemeler kadar güçlü ve kullanımı kolaydır Visa, dünya çapında her saniye binlerce işleme tamamen güvensiz, merkezi olmayan bir şekilde izin veriyor. Ayrıca, dünya çapındaki satıcılar için $AVAX, Visa'ya göre doğrudan bir değer teklifi sağlar; yani daha düşük 300 ücretler. Staking: Sistemin Güvenliğini Sağlama Avalanche platformunda, sybil kontrolü staking aracılığıyla sağlanır. sırayla doğrulamak için bir katılımcının jetonları veya bahis miktarını kilitlemesi gerekir. Doğrulayıcılar, bazen stakerlar olarak da anılırlar. doğrulama hizmetleri için diğerlerinin yanı sıra staking tutar ve staking süreye göre ödeme yapıldı Özellikler. Seçilen telafi fonksiyonu, büyük stakerların 305 orantısız olarak daha fazla tazminat alıyorlar. Katılımcılar aynı zamanda herhangi bir “şans” faktörüne de tabi değildir. PoW madenciliği. Böyle bir ödül planı aynı zamanda madencilik veya staking havuzlarının oluşumunu da engeller. Ağa merkezi olmayan, güvene dayalı olmayan katılım. Atomik takaslar $AVAX token, sistemin temel güvenliğini sağlamanın yanı sıra evrensel birim olarak hizmet eder değişim. Buradan itibaren Avalanche platformu, güvenilir atomik takasları yerel olarak destekleyebilecek 310 doğrudan Avalanche üzerinde her türlü varlığın yerel, gerçek anlamda merkezi olmayan alışverişine olanak tanıyan platform. 4.2 Yönetişim Yönetişim, herhangi bir platformun geliştirilmesi ve benimsenmesi açısından kritik öneme sahiptir çünkü diğer tüm türlerde olduğu gibi sistemlerin – Avalanche aynı zamanda doğal evrim ve güncellemelerle de karşı karşıya kalacak. $AVAX zincir üstü yönetişim sağlar Katılımcıların ağdaki değişikliklere oy verebildikleri ve ağın kritik parametreleri için 315 Ağ yükseltme kararlarını demokratik bir şekilde verin. Bu, minimum staking tutarı gibi faktörleri içerir. Darphane oranı ve diğer ekonomik parametreler. Bu, platformun oracle kalabalığı aracılığıyla dinamik parametre optimizasyonunu etkili bir şekilde gerçekleştirmesini sağlar. Ancak diğer bazı yönetişim platformlarından farklı olarak orada, Avalanche sistemin keyfi yönlerinde sınırsız değişiklik yapılmasına izin vermiyor. Bunun yerine yalnızca bir önceden belirlenmiş sayıda parametre yönetişim yoluyla değiştirilebilir, böylece sistem daha öngörülebilir hale gelir 320 ve güvenliği arttırmak. Ayrıca yönetilebilir tüm parametreler belirli zaman sınırları dahilindeki limitlere tabidir. histerezisi devreye sokar ve sistemin kısa zaman aralıklarında öngörülebilir kalmasını sağlar. Sistem parametreleri için küresel olarak kabul edilebilir değerlerin bulunmasına yönelik uygulanabilir bir süreç, saklayıcıların bulunmadığı merkezi olmayan sistemler için kritik öneme sahiptir. Avalanche izin veren bir sistem oluşturmak için fikir birliği mekanizmasını kullanabilir özünde sistem çapında anketler olan özel işlemler öneren herkes. Katılan herhangi bir düğüm 325 bu tür teklifler yayınlayın. Nominal ödül oranı ister dijital ister fiat olsun her para birimini etkileyen önemli bir parametredir. Ne yazık ki bu parametreyi sabitleyen kripto para birimleri deflasyon veya enflasyon gibi çeşitli sorunlarla karşı karşıya kalabilir. Bu amaçla nominal ödül oranı, önceden belirlenmiş sınırlar dahilinde yönetime tabidir. Bu olacak token sahiplerinin, $AVAX'ın nihai olarak tavana mı, tavana mı kaldırılacağına, hatta deflasyonist mi olacağına karar vermesine izin verin.Avalanche Platform 2020/06/30 11 F kümesiyle gösterilen işlem ücretleri de yönetime tabidir. F, çeşitli talimatlar ve işlemlerle ilişkili ücretleri tanımlayan etkili bir demettir. Son olarak, staking kez ve miktarlar aynı zamanda yönetilebilirdir. Bu parametrelerin listesi Şekil 1'de tanımlanmıştır. – ∆: $AVAX cinsinden belirtilen stake miktarı. Bu değer, yatırılması gereken minimum bahis tutarını tanımlar. Sisteme katılmadan önce bağlanın. – δmin : Bir düğümün sisteme girmesi için gereken minimum süre. – δmax : Bir düğümün paylaşabileceği maksimum süre. – ρ : (π∆, τδmin) →R : Darphane oranı olarak da adlandırılan ödül oranı fonksiyonu, a ödülünü belirler. katılımcı, belirli sayıda π kamuya açıklanmış düğümler göz önüne alındığında, staking miktarının bir fonksiyonu olarak talepte bulunabilir mülkiyeti altında, τ ardışık δmin zaman dilimleri boyunca, τδmin ≤δmax olacak şekilde. – F : Çeşitli işlemlerin maliyetlerini belirleyen bir dizi yönetilebilir ücret parametresinden oluşan ücret yapısı. Şekil 1. Avalanche'de kullanılan, üzerinde fikir birliğine varılmayan temel parametreler. İlk kullanımda tüm gösterimler yeniden tanımlanır. Finansal sistemdeki öngörülebilirlik ilkesine uygun olarak, $AVAX'taki yönetişimin gecikmesi vardır, Bu, parametrelerde yapılan değişikliklerin büyük ölçüde son değişikliklere bağlı olduğu anlamına gelir. İki sınır var 335 yönetilebilir her parametreyle ilişkilidir: zaman ve aralık. Yönetişim kullanılarak bir parametre değiştirildiğinde işlem yapıldıktan sonra hemen ve büyük miktarda yeniden değiştirmek çok zorlaşıyor. Bu zorluklar ve son değişiklikten bu yana daha fazla zaman geçtikçe değer kısıtlamaları gevşer. Genel olarak bu, sistemi Kısa bir süre içinde büyük ölçüde değişerek kullanıcıların sistem parametrelerini güvenli bir şekilde tahmin etmelerine olanak tanır. Kısa vadede, uzun vadede güçlü kontrol ve esnekliğe sahip olursunuz. 340

Управление

1.1 Avalanche Цели и принципы Avalanche — это высокопроизводительная, масштабируемая, настраиваемая и безопасная платформа blockchain. Он нацелен на три широкие варианты использования: 15 – Создание blockchain для конкретных приложений, охватывающих разрешенные (частные) и не требующие разрешений (публичные) развертывания. – Создание и запуск масштабируемых и децентрализованных приложений (Dapps). – Создание произвольно сложных цифровых активов с индивидуальными правилами, соглашениями и ограничениями (умные активы). 1 Заявления прогнозного характера обычно относятся к будущим событиям или нашим будущим результатам. Это включает, но не ограничено прогнозируемой производительностью Avalanche; ожидаемое развитие его бизнеса и проектов; исполнение своего видения и стратегии роста; и завершение проектов, которые в настоящее время реализуются, находятся в стадии разработки или в противном случае на рассмотрении. Заявления прогнозного характера отражают убеждения и предположения нашего руководства. только на дату настоящей презентации. Эти заявления не являются гарантией будущих результатов и не являются неправомерными. на них не следует полагаться. Такие прогнозные заявления обязательно включают в себя известные и неизвестные риски, которые могут привести к тому, что фактические показатели и результаты в будущих периодах будут существенно отличаться от любых прогнозов выраженные или подразумеваемые здесь. Avalanche не берет на себя никаких обязательств по обновлению прогнозных заявлений. Хотя прогнозные заявления являются нашим лучшим прогнозом на момент их составления, не может быть никакой гарантии, что они окажется точным, поскольку фактические результаты и будущие события могут существенно отличаться. Читателя предостерегают: не необоснованно полагаться на прогнозные заявления.2 Кевин Секники, Дэниел Лейн, Стивен Баттольф и Эмин Гюн Сирер Основная цель Avalanche — предоставить объединяющую платформу для создания, передачи и торговли 20 цифровые активы. По конструкции Avalanche обладает следующими свойствами: Масштабируемый Avalanche спроектирован таким образом, чтобы быть масштабируемым, надежным и эффективным. Основной механизм консенсуса способен поддерживать глобальную сеть, потенциально состоящую из сотен миллионов подключенных к Интернету устройств с низким и высоким энергопотреблением, которые работают бесперебойно, с низкими задержками и очень высокой скоростью транзакций в секунду. 25 Secure Avalanche спроектирован так, чтобы быть надежным и обеспечивать высокий уровень безопасности. Классические протоколы консенсуса разработан, чтобы противостоять атакам до f и полностью потерпеть неудачу при столкновении с атакующим размером f + 1 или больше, а консенсус Накамото не обеспечивает безопасности, когда 51% майнеров являются византийцами. Напротив, Avalanche обеспечивает очень надежную гарантию безопасности, когда злоумышленник находится ниже определенного порога, который может быть параметризован разработчиком системы и обеспечивает постепенное снижение производительности, когда злоумышленник превышает 30 этот порог. Он может поддерживать гарантии безопасности (но не живучести), даже если уровень злоумышленника превышает 51%. Это первая несанкционированная система, обеспечивающая такие надежные гарантии безопасности. Децентрализованный Avalanche предназначен для обеспечения беспрецедентной децентрализации. Это подразумевает обязательство к множественным клиентским реализациям и отсутствию какого-либо централизованного контроля. Экосистема спроектирована таким образом, чтобы избежать разделение между классами пользователей с разными интересами. Важно отметить, что нет никакого различия между майнерами, 35 разработчики и пользователи. Управляемая и демократичная $AVAX — это инклюзивная платформа, которая позволяет каждому подключиться к ее сети и участвовать в проверке и непосредственном управлении. Любой владелец token может иметь право голоса. выбор ключевых финансовых параметров и выбор пути развития системы. Совместимая и гибкая Avalanche спроектирована как универсальная и гибкая инфраструктура для множества 40 из blockchains/assets, где базовый $AVAX используется для обеспечения безопасности и в качестве расчетной единицы для обмена. Система предназначена для нейтральной по стоимости поддержки многих blockchain, которые будут построены поверх нее. Платформа разработан с нуля, чтобы можно было легко переносить на него существующие blockchain, импортировать балансы, поддерживать несколько языков сценариев и виртуальных машин, а также осмысленно поддерживать множественное развертывание. сценарии. 45 Краткое содержание Оставшаяся часть данного документа разбита на четыре основных раздела. В разделе 2 изложены подробности двигатель, приводящий в движение платформу. В разделе 3 обсуждается архитектурная модель платформы, включая подсети, виртуальные машины, загрузка, членство и staking. Раздел 4 объясняет управление модель, которая обеспечивает динамические изменения ключевых экономических параметров. Наконец, в разделе 5 рассматриваются различные периферийные темы, представляющие интерес, включая потенциальную оптимизацию, постквантовую криптографию и реалистичные 50 противники.

Avalanche Платформа 30.06.2020 3 Соглашение об именовании. Название платформы — Avalanche, обычно его называют «Avalanche». платформа» и является взаимозаменяемым/синонимом «сети Avalanche» или – просто – Avalanche. Базы кода будут выпускаться с использованием трех числовых идентификаторов, помеченных как «v.[0-9].[0-9].[0-100]», где первая цифра обозначает основные выпуски, вторая цифра обозначает второстепенные выпуски, а третья цифра 55 идентифицирует патчи. Первый общедоступный выпуск под кодовым названием Avalanche Borealis — это версия 1.0.0. Родной token платформы называется «$AVAX». Семейство консенсусных протоколов, используемых платформой Avalanche, называемые семьей Сноу*. Существует три конкретных экземпляра: Avalanche, Снеговик и Морозный.

Yönetişim

1.1 Avalanche Hedefler ve İlkeler Avalanche yüksek performanslı, ölçeklenebilir, özelleştirilebilir ve güvenli bir blockchain platformudur. Üçünü hedef alıyor geniş kullanım durumları: 15 – Uygulamaya özel blockchains oluşturma, izinli (özel) ve izinsiz (genel) dağıtımlar. – Yüksek düzeyde ölçeklenebilir ve merkezi olmayan uygulamalar (Dapps) oluşturma ve başlatma. – Özel kurallar, sözleşmeler ve sürücüler (akıllı varlıklar) ile keyfi olarak karmaşık dijital varlıklar oluşturmak. 1 İleriye yönelik beyanlar genellikle gelecekteki olaylarla veya gelecekteki performansımızla ilgilidir. Buna dahildir, ancak dahil değildir Avalanche'nin öngörülen performansıyla sınırlı; işinin ve projelerinin beklenen gelişimi; infaz vizyonunu ve büyüme stratejisini; Halihazırda devam eden, geliştirilmekte olan projelerin tamamlanması veya tamamlanması aksi takdirde değerlendirme aşamasındadır. İleriye dönük beyanlar, yönetimimizin inançlarını ve varsayımlarını temsil eder yalnızca bu sunumun yapıldığı tarih itibarıyla. Bu beyanlar gelecekteki performansın garantisi değildir ve uygunsuz bunlara güvenilmemelidir. Bu tür ileriye dönük beyanlar mutlaka bilinen ve bilinmeyenleri içerir Fiili performansın ve gelecek dönemlerdeki sonuçların tahminlerden önemli ölçüde farklı olmasına neden olabilecek riskler burada ifade edilmiş veya ima edilmiştir. Avalanche ileriye dönük beyanları güncelleme yükümlülüğü üstlenmez. Rağmen ileriye yönelik beyanlar, yapıldıkları andaki en iyi tahminlerimizdir; bunların böyle olacağına dair hiçbir güvence verilemez. Gerçek sonuçlar ve gelecekteki olaylar önemli ölçüde farklılık gösterebileceğinden, bunların doğru olduğu kanıtlanacaktır. Okuyucu uyarılmaz ileriye dönük beyanlara gereğinden fazla güvenmek.2 Kevin Sekniqi, Daniel Laine, Stephen Buttolph ve Emin Gün Sirer Avalanche'un genel amacı, aşağıdakilerin oluşturulması, aktarılması ve ticareti için birleştirici bir platform sağlamaktır: 20 dijital varlıklar. Yapı itibariyle Avalanche aşağıdaki özelliklere sahiptir: Ölçeklenebilir Avalanche büyük ölçüde ölçeklenebilir, sağlam ve verimli olacak şekilde tasarlanmıştır. Temel fikir birliği motoru Düşük gecikme süreleri ve saniyede çok yüksek işlemlerle sorunsuz bir şekilde çalışan, potansiyel olarak yüz milyonlarca internet bağlantılı, düşük ve yüksek güçlü cihazdan oluşan küresel bir ağı destekleyebilmektedir. 25 Güvenli Avalanche sağlam olacak ve yüksek güvenlik sağlayacak şekilde tasarlanmıştır. Klasik fikir birliği protokolleri f'ye kadar saldırgana dayanacak şekilde tasarlanmış ve f + 1 veya boyutunda bir saldırganla karşılaşıldığında tamamen başarısızlığa uğrayacak şekilde tasarlanmıştır. Madencilerin %51'i Bizanslı olduğunda Nakamoto mutabakatı hiçbir güvenlik sağlamamaktadır. Buna karşılık, Avalanche, saldırgan belirli bir eşiğin altında olduğunda çok güçlü bir güvenlik garantisi sağlar; sistem tasarımcısı tarafından parametrelendirilebilir ve saldırgan bu sınırı aştığında zarif bir bozulma sağlar. 30 bu eşik. Saldırgan %51'i aştığında bile güvenlik (ancak canlılık değil) garantilerini destekleyebilir. öyle bu kadar güçlü güvenlik garantileri sağlayan ilk izinsiz sistem. Merkezi olmayan Avalanche benzeri görülmemiş bir merkeziyetsizlik sağlayacak şekilde tasarlanmıştır. Bu bir taahhüt anlamına gelir birden fazla istemci uygulamasına ve hiçbir türde merkezi kontrole sahip değildir. Ekosistem önlemek için tasarlanmıştır Farklı ilgi alanlarına sahip kullanıcı sınıfları arasındaki bölünmeler. En önemlisi, madenciler arasında hiçbir ayrım yoktur. 35 geliştiriciler ve kullanıcılar. Yönetilebilir ve Demokratik $AVAX herkesin kendi platformuna bağlanmasını sağlayan son derece kapsayıcı bir platformdur. ağ oluşturun ve doğrulamaya katılın ve yönetişime ilk elden katılın. Herhangi bir token sahibi oy kullanabilir temel finansal parametrelerin seçilmesi ve sistemin nasıl gelişeceğinin seçilmesi. Birlikte Çalışabilir ve Esnek Avalanche çok sayıda kişi için evrensel ve esnek bir altyapı olacak şekilde tasarlanmıştır 40 blockchains/asset'lerin sayısı; burada $AVAX tabanı güvenlik için ve takas için bir hesap birimi olarak kullanılıyor. sistemin, değer açısından tarafsız bir şekilde, üzerine inşa edilecek birçok blockchain'yi desteklemesi amaçlanmaktadır. platform sıfırdan mevcut blockchain'lerin kendisine taşınmasını, bakiyelerin içe aktarılmasını ve birden fazla komut dosyası dilini ve sanal makineyi desteklemek ve birden fazla dağıtımı anlamlı bir şekilde desteklemek senaryolar. 45 Özet Bu makalenin geri kalanı dört ana bölüme ayrılmıştır. Bölüm 2'de ayrıntıları özetlenmektedir platforma güç veren motor. Bölüm 3'te platformun arkasındaki mimari model tartışılmaktadır. alt ağlar, sanal makineler, önyükleme, üyelik ve staking. Bölüm 4'te yönetişim açıklanmaktadır Temel ekonomik parametrelerde dinamik değişikliklere olanak tanıyan bir model. Son olarak Bölüm 5'te çeşitli Potansiyel optimizasyonlar, kuantum sonrası kriptografi ve gerçekçilik dahil olmak üzere ilgi duyulan çevresel konular 50 düşmanlar.

Avalanche Platform 2020/06/30 3 Adlandırma Kuralı Platformun adı Avalanche'dir ve genellikle "Avalanche" olarak anılır. platform”dur ve “Avalanche ağı” veya – basitçe – Avalanche ile değiştirilebilir/eş anlamlıdır. Kod tabanları “v.[0-9].[0-9].[0-100]” etiketli üç sayısal tanımlayıcı kullanılarak yayınlanacaktır; ilk sayı büyük sürümleri, ikinci sayı küçük sürümleri ve üçüncü sayı ise küçük sürümleri belirtir 55 yamaları tanımlar. Avalanche Borealis kod adlı ilk halka açık sürüm, v. 1.0.0'dır. Yerel token Platformun adı “$AVAX”. Avalanche platformu tarafından kullanılan fikir birliği protokolleri ailesi Snow* ailesi olarak anılır. Avalanche, Kardan Adam ve adı verilen üç somut örnekleme vardır. Ayaz.

Обсуждение