Avalanche: Một nhóm giao thức đồng thuận mới

Аннотация

Avalanche Платформа 2020/06/30 Кевин Секники, Дэниел Лейн, Стивен Баттольф и Эмин Гюн Сирер Аннотация. В этом документе представлен обзор архитектуры первой версии платформы Avalanche. под кодовым названием Avalanche Borealis. Для получения подробной информации об экономике собственного token, помеченного как $AVAX, мы 5 направьте читателя к прилагаемой token статье по динамике [2]. Раскрытие информации: Информация, описанная в этом документе, является предварительной и может быть изменена в любое время. Кроме того, настоящий документ может содержать «заявления прогнозного характера».1 Git-коммит: 7497e4a4ba0a1ea2dc2a111bc6deefbf3023708e 1 Введение 10 В этом документе представлен архитектурный обзор платформы Avalanche. Основное внимание уделяется трем ключевым Отличительные особенности платформы: движок, архитектурная модель и механизм управления. 1.1 Avalanche Цели и принципы Avalanche — это высокопроизводительная, масштабируемая, настраиваемая и безопасная платформа blockchain. Он нацелен на три широкие варианты использования: 15 – Создание blockchain для конкретных приложений, охватывающих разрешенные (частные) и не требующие разрешений (публичные) развертывания. – Создание и запуск масштабируемых и децентрализованных приложений (Dapps). – Создание произвольно сложных цифровых активов с индивидуальными правилами, соглашениями и ограничениями (умные активы). 1 Заявления прогнозного характера обычно относятся к будущим событиям или нашим будущим результатам. Это включает, но не ограничено прогнозируемой производительностью Avalanche; ожидаемое развитие его бизнеса и проектов; исполнение своего видения и стратегии роста; и завершение проектов, которые в настоящее время реализуются, находятся в стадии разработки или в противном случае на рассмотрении. Заявления прогнозного характера отражают убеждения и предположения нашего руководства. только на дату настоящей презентации. Эти заявления не являются гарантией будущих результатов и не являются неправомерными. на них не следует полагаться. Такие прогнозные заявления обязательно включают в себя известные и неизвестные риски, которые могут привести к тому, что фактические показатели и результаты в будущих периодах будут существенно отличаться от любых прогнозов выраженные или подразумеваемые здесь. Avalanche не берет на себя никаких обязательств по обновлению прогнозных заявлений. Хотя прогнозные заявления являются нашим лучшим прогнозом на момент их составления, не может быть никакой гарантии, что они окажется точным, поскольку фактические результаты и будущие события могут существенно отличаться. Читателя предостерегают: не необоснованно полагаться на прогнозные заявления.

Tóm tắt

Avalanche Nền tảng 30/06/2020 Kevin Sekniqi, Daniel Laine, Stephen Buttolph và Emin G¨un Sirer Trừu tượng. Bài viết này cung cấp cái nhìn tổng quan về kiến trúc của phiên bản đầu tiên của nền tảng Avalanche, có tên mã Avalanche Borealis. Để biết chi tiết về tính kinh tế của token gốc, được gắn nhãn $AVAX, chúng tôi 5 hướng dẫn người đọc tới bài viết động lực học token đi kèm [2]. Tiết lộ: Thông tin được mô tả trong bài viết này là sơ bộ và có thể thay đổi bất cứ lúc nào. Hơn nữa, bài viết này có thể chứa “những tuyên bố hướng tới tương lai.”1 Cam kết Git: 7497e4a4ba0a1ea2dc2a111bc6deefbf3023708e 1 Giới thiệu 10 Bài viết này cung cấp tổng quan về kiến trúc của nền tảng Avalanche. Trọng tâm chính là vào ba phím yếu tố khác biệt của nền tảng: động cơ, mô hình kiến trúc và cơ chế quản trị. 1.1 Avalanche Mục tiêu và Nguyên tắc Avalanche là nền tảng blockchain hiệu suất cao, có thể mở rộng, có thể tùy chỉnh và an toàn. Nó nhắm đến ba trường hợp sử dụng rộng rãi: 15 – Xây dựng blockchain dành riêng cho ứng dụng, bao gồm được phép (riêng tư) và không được phép (công khai) triển khai. – Xây dựng và khởi chạy các ứng dụng phi tập trung và có khả năng mở rộng cao (Dapps). – Xây dựng các tài sản kỹ thuật số phức tạp tùy ý với các quy tắc, giao ước và điều khoản tùy chỉnh (tài sản thông minh). 1 Các tuyên bố hướng tới tương lai thường liên quan đến các sự kiện trong tương lai hoặc hiệu quả hoạt động trong tương lai của chúng tôi. Điều này bao gồm nhưng không giới hạn ở hiệu suất dự kiến của Avalanche; sự phát triển dự kiến của hoạt động kinh doanh và dự án của mình; thi hành án về tầm nhìn và chiến lược tăng trưởng của mình; và hoàn thành các dự án đang được thực hiện, đang phát triển hoặc mặt khác đang được xem xét. Những tuyên bố hướng tới tương lai thể hiện niềm tin và giả định của ban quản lý chúng tôi chỉ tính đến ngày trình bày này. Những tuyên bố này không phải là sự đảm bảo về hiệu quả hoạt động trong tương lai và các không nên đặt sự phụ thuộc vào họ. Những tuyên bố hướng tới tương lai như vậy nhất thiết phải liên quan đến những gì đã biết và chưa biết rủi ro có thể khiến kết quả hoạt động thực tế và kết quả trong các giai đoạn trong tương lai khác biệt đáng kể so với mọi dự đoán được thể hiện hoặc ngụ ý ở đây. Avalanche không có nghĩa vụ cập nhật các tuyên bố hướng tới tương lai. Mặc dù những tuyên bố hướng tới tương lai là dự đoán tốt nhất của chúng tôi tại thời điểm chúng được đưa ra, không thể đảm bảo rằng chúng sẽ được chứng minh là chính xác, vì kết quả thực tế và các sự kiện trong tương lai có thể khác nhau về mặt vật chất. Người đọc được cảnh báo không để đặt sự phụ thuộc quá mức vào các tuyên bố hướng tới tương lai.

Введение

10 В этом документе представлен архитектурный обзор платформы Avalanche. Основное внимание уделяется трем ключевым дифференциаторы платформы: движок, архитектурная модель и

Giới thiệu

10 Bài viết này cung cấp tổng quan về kiến trúc của nền tảng Avalanche. Trọng tâm chính là vào ba phím yếu tố khác biệt của nền tảng: động cơ, mô hình kiến trúc và

Двигатель

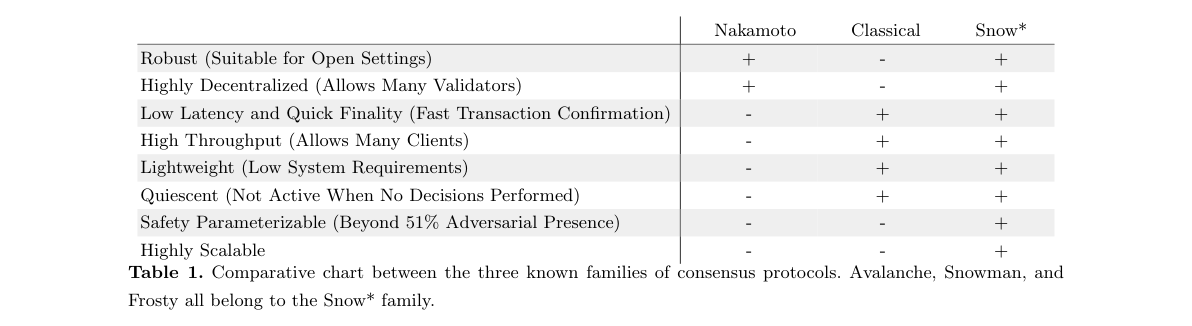

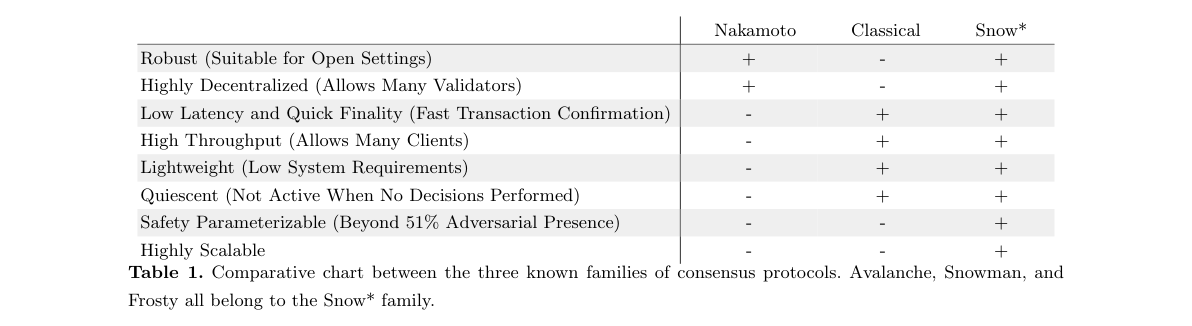

60 Обсуждение платформы Avalanche начинается с основного компонента, который обеспечивает работу платформы: механизм консенсуса. Предыстория Распределенные платежи и, в более общем плане, вычисления требуют согласования между набором машин. Таким образом, протоколы консенсуса, которые позволяют группе узлов достичь соглашения, лежат в основе сердце blockchains, а также почти каждой развернутой крупномасштабной промышленной распределенной системы. Тема 65 подвергался тщательному изучению на протяжении почти пяти десятилетий, и в результате этих усилий на сегодняшний день только две семьи протоколов: классические протоколы консенсуса, которые полагаются на связь «все со всеми», и консенсус Накамото, который основан на майнинге proof-of-work в сочетании с правилом самой длинной цепочки. В то время как классические протоколы консенсуса могут иметь низкую задержку и высокую пропускную способность, они не масштабируются для большого количества участников и не устойчивы в условиях изменений в членстве, что отнесло их в основном к разрешенным, в основном 70 статические развертывания. С другой стороны, протоколы консенсуса Накамото [5, 7, 4] надежны, но страдают от высокие задержки подтверждения, низкая пропускная способность и требуют постоянных затрат энергии для обеспечения своей безопасности. Семейство протоколов Snow, представленное Avalanche, сочетает в себе лучшие свойства классических протоколов консенсуса с лучшими качествами консенсуса Накамото. Основанный на легком механизме выборки сети, они достигают низкой задержки и высокой пропускной способности без необходимости согласования точного членства 75 система. Они хорошо масштабируются от тысяч до миллионов участников при непосредственном участии в протоколе консенсуса. Кроме того, протоколы не используют PoW-майнинг и, следовательно, избегают его непомерных размеров. расход энергии и последующая утечка ценности в экосистему, в результате чего получается легкий, зеленый и тихий протоколы. Механизм и свойства Протоколы Snow работают путем повторной выборки сети. Каждый узел 80 опрашивает небольшой случайно выбранный набор соседей постоянного размера и меняет свое предложение, если подавляющее большинство поддерживает другое значение. Выборки повторяются до тех пор, пока не будет достигнута сходимость, что происходит быстро в нормальные операции. Поясним механизм работы на конкретном примере. Сначала транзакция создается пользователя и отправляется на проверяющий узел, который является узлом, участвующим в процедуре консенсуса. Это тогда 85 распространяется на другие узлы сети посредством сплетен. Что произойдет, если этот пользователь также выдаст конфликтующее4 Кевин Секники, Дэниел Лейн, Стивен Баттольф и Эмин Гюн Сирер транзакция, то есть двойная трата? Чтобы выбрать среди конфликтующих транзакций и предотвратить двойную трату, каждый узел случайным образом выбирает небольшое подмножество узлов и запрашивает, какие из конфликтующих транзакций запрошенные узлы считают его действительным. Если запрашивающий узел получает ответ квалифицированного большинства в пользу одной транзакции, то узел меняет свой ответ на эту транзакцию. Каждый узел сети 90 повторяет эту процедуру до тех пор, пока вся сеть не придет к консенсусу по одной из конфликтующих транзакций. Удивительно, но хотя основной механизм работы довольно прост, эти протоколы приводят к очень высокой эффективности. желательная системная динамика, которая делает их пригодными для крупномасштабного развертывания. – Без разрешения, открыт для изменений и надежен. В последних проектах blockchain используются классические протоколы консенсуса и, следовательно, требуют полного знания членов. Зная весь набор пар95 участников достаточно проста в закрытых, разрешенных системах, но становится все более сложной в открытых, децентрализованные сети. Это ограничение создает высокие риски для безопасности существующих операторов, использующих такие протоколы. Напротив, протоколы Snow сохраняют высокие гарантии безопасности даже при наличии четко определенных расхождений между представлениями сети любых двух узлов. Валидаторы протоколов Snow наслаждайтесь возможностью проверки без постоянного полного знания членства. Поэтому они устойчивы 100 и очень подходит для общедоступных blockchain. – Масштабируемость и децентрализованность. Основной особенностью семейства Snow является его способность масштабироваться без каких-либо затрат. фундаментальные компромиссы. Протоколы Snow могут масштабироваться до десятков тысяч или миллионов узлов без делегирования подмножествам validator. Эти протоколы обладают лучшей в своем классе децентрализацией системы, что позволяет каждый узел для полной проверки. Непрерывное участие из первых рук имеет глубокие последствия для безопасности 105 системы. Почти в каждом протоколе proof-of-stake, который пытается масштабироваться до большого набора участников, типичный режим работы — обеспечить масштабирование путем делегирования проверки подкомитету. Естественно, это означает, что безопасность системы сейчас точно равна коррупционным издержкам системы. подкомитет. Кроме того, подкомитеты могут образовывать картели. В протоколах типа Snow такое делегирование не является необходимым, что позволяет каждому оператору узла иметь первый110 рука говорит в системе, в любое время. Другая конструкция, обычно называемая сегментированием состояния, пытается для обеспечения масштабируемости путем распараллеливания сериализации транзакций в независимые сети validators. К сожалению, безопасность системы в такой конструкции становится настолько же высокой, насколько высока самая простая испорченная система. независимый осколок. Следовательно, ни выборы в подкомитеты, ни сегментирование не являются подходящими стратегиями масштабирования. для криптоплатформ. 115 – Адаптивный. В отличие от других систем, основанных на голосовании, протоколы Snow достигают более высокой производительности, когда Противник небольшой, но при этом очень устойчивый к крупным атакам. – Асинхронно безопасно. Протоколы Snow, в отличие от протоколов с самой длинной цепочкой, не требуют синхронности для работать безопасно и, следовательно, предотвращать двойные расходы даже при наличии сетевых разделов. В Bitcoin, например, если предположение синхронности нарушено, можно работать с независимыми вилками 120 Bitcoin сети в течение длительных периодов времени, что приведет к аннулированию любых транзакций после разветвления исцелиться. - Низкая задержка. Большинство blockchain сегодня не могут поддерживать бизнес-приложения, такие как торговые или ежедневные розничные платежи. Ждать минут, а то и часов подтверждения транзакции просто невозможно. Таким образом, одним из наиболее важных, но часто упускаемых из виду свойств протоколов консенсуса является 125 время до окончательности. Протоколы Snow завершаются обычно менее чем за 1 секунду, что значительно ниже, чем как протоколы с самой длинной цепочкой, так и сегментированные blockchain, оба из которых обычно приводят к завершению дела минут.Avalanche Платформа 30.06.2020 5 – Высокая пропускная способность. Протоколы Snow, которые могут создавать линейную цепочку или DAG, достигают тысяч транзакций в секунду (5000+ tps), сохраняя при этом полную децентрализацию. Новые blockchain решения, утверждающие 130 высокий TPS обычно отказывается от децентрализации и безопасности и выбирает более централизованный и небезопасный вариант. механизмы консенсуса. Некоторые проекты сообщают о цифрах, полученных в строго контролируемых условиях, тем самым предоставляя неверные данные. реальные результаты производительности. Сообщенные цифры для $AVAX взяты непосредственно из реальной, полностью реализованной сети Avalanche, работающей на 2000 узлах на AWS, географически распределенной по всему миру на низкоуровневом уровне. машины. Более высокие результаты производительности (10 000+) могут быть достигнуты за счет более высокой пропускной способности. 135 обеспечение каждого узла и выделенного оборудования для проверки подписи. Наконец, отметим, что вышеупомянутые метрики находятся на базовом уровне. Решения для масштабирования уровня 2 немедленно дополняют эти результаты. значительно. Сравнительные диаграммы консенсуса. В таблице 1 описаны различия между тремя известными семействами. консенсусных протоколов через набор из 8 критических осей. 140 Накамото Классический Снег Надежный (подходит для открытых настроек) + - + Высокая децентрализация (позволяет использовать множество валидаторов) + - + Низкая задержка и быстрая завершенность (быстрое подтверждение транзакции) - + + Высокая пропускная способность (позволяет использовать множество клиентов) - + + Легкий вес (низкие системные требования) - + + Неподвижный (не активен, если не принято никаких решений) - + + Параметрируемая безопасность (присутствие состязателей более 51%) - - + Высокая масштабируемость - - + Таблица 1. Сравнительная таблица трех известных семейств консенсусных протоколов. Avalanche, Снеговик и Все Фрости принадлежат к семье Сноу.

Động cơ

60 Cuộc thảo luận về nền tảng Avalanche bắt đầu với thành phần cốt lõi hỗ trợ nền tảng: động cơ đồng thuận. Bối cảnh Các khoản thanh toán phân bổ và – tổng quát hơn – tính toán, cần có sự thỏa thuận giữa một nhóm của máy móc. Do đó, các giao thức đồng thuận, cho phép một nhóm nút đạt được thỏa thuận, nằm ở trái tim của blockchains, cũng như hầu hết mọi hệ thống phân phối công nghiệp quy mô lớn được triển khai. chủ đề 65 đã nhận được sự xem xét kỹ lưỡng trong gần năm thập kỷ, và nỗ lực đó, cho đến nay, chỉ mang lại hai họ của các giao thức: giao thức đồng thuận cổ điển, dựa trên giao tiếp giữa tất cả với tất cả và sự đồng thuận của Nakamoto, dựa vào việc khai thác proof-of-work kết hợp với quy tắc chuỗi dài nhất. Trong khi các giao thức đồng thuận cổ điển có thể có độ trễ thấp và thông lượng cao, chúng không mở rộng quy mô cho số lượng lớn người tham gia và cũng không mạnh mẽ khi có những thay đổi về thành viên, điều này đã khiến chúng hầu hết được cấp phép, chủ yếu là 70 triển khai tĩnh. Mặt khác, các giao thức đồng thuận của Nakamoto [5, 7, 4] rất mạnh mẽ nhưng gặp khó khăn độ trễ xác nhận cao, thông lượng thấp và yêu cầu tiêu tốn năng lượng liên tục để bảo mật. Nhóm giao thức Snow, được giới thiệu bởi Avalanche, kết hợp các đặc tính tốt nhất của giao thức đồng thuận cổ điển với sự đồng thuận tốt nhất của Nakamoto. Dựa trên cơ chế lấy mẫu mạng nhẹ, họ đạt được độ trễ thấp và thông lượng cao mà không cần phải đồng ý về tư cách thành viên chính xác của 75 hệ thống. Chúng có quy mô tốt từ hàng nghìn đến hàng triệu người tham gia trực tiếp vào giao thức đồng thuận. Hơn nữa, các giao thức không sử dụng khai thác PoW và do đó tránh được chi phí cắt cổ của nó. tiêu hao năng lượng và rò rỉ giá trị sau đó trong hệ sinh thái, tạo ra hệ sinh thái nhẹ, xanh và không hoạt động giao thức. Cơ chế và đặc tính Các giao thức Snow hoạt động bằng cách lấy mẫu mạng lặp đi lặp lại. Mỗi nút 80 thăm dò một nhóm nhỏ những người hàng xóm được chọn ngẫu nhiên, có kích thước không đổi và chuyển đổi đề xuất của mình nếu đa số hỗ trợ một giá trị khác Các mẫu được lặp lại cho đến khi đạt được sự hội tụ, điều này xảy ra nhanh chóng trong hoạt động bình thường. Chúng tôi làm sáng tỏ cơ chế hoạt động thông qua một ví dụ cụ thể. Đầu tiên, một giao dịch được tạo ra bởi một người dùng và được gửi đến nút xác thực, nút này là nút tham gia vào quy trình đồng thuận. Thế là xong 85 được lan truyền đến các nút khác trong mạng thông qua tin đồn. Điều gì sẽ xảy ra nếu người dùng đó cũng đưa ra một xung đột4 Kevin Sekniqi, Daniel Laine, Stephen Buttolph và Emin G¨un Sirer giao dịch, tức là chi tiêu gấp đôi? Để chọn trong số các giao dịch xung đột và ngăn chặn chi tiêu gấp đôi, mỗi nút chọn ngẫu nhiên một tập hợp con nhỏ các nút và truy vấn giao dịch xung đột đó. các nút được truy vấn cho rằng đó là nút hợp lệ. Nếu nút truy vấn nhận được phản hồi đa số ủng hộ của một giao dịch thì nút sẽ thay đổi phản hồi của chính nó đối với giao dịch đó. Mỗi nút trong mạng 90 lặp lại quy trình này cho đến khi toàn bộ mạng đạt được sự đồng thuận về một trong các giao dịch xung đột. Điều đáng ngạc nhiên là tuy cơ chế hoạt động cốt lõi khá đơn giản nhưng các giao thức này lại mang lại hiệu quả cao. động lực hệ thống mong muốn làm cho chúng phù hợp cho việc triển khai quy mô lớn. – Không cần cấp phép, mở rộng và mạnh mẽ. Hàng loạt dự án blockchain mới nhất sử dụng cổ điển giao thức đồng thuận và do đó đòi hỏi kiến thức đầy đủ của thành viên. Biết toàn bộ bộ par95 những người tham gia khá đơn giản trong các hệ thống được phép đóng, nhưng ngày càng trở nên khó khăn hơn trong các hệ thống mở, mạng lưới phi tập trung. Hạn chế này gây ra rủi ro bảo mật cao cho những người đương nhiệm đang sử dụng các giao thức như vậy. Ngược lại, các giao thức Snow duy trì sự đảm bảo an toàn cao ngay cả khi có sự khác biệt được định lượng rõ ràng giữa chế độ xem mạng của hai nút bất kỳ. Trình xác thực giao thức Snow tận hưởng khả năng xác nhận mà không cần có kiến thức thành viên đầy đủ liên tục. Do đó, chúng mạnh mẽ 100 và rất phù hợp với blockchain công cộng. – Có thể mở rộng và phân cấp Một tính năng cốt lõi của dòng Snow là khả năng mở rộng quy mô mà không phát sinh sự đánh đổi cơ bản. Giao thức Snow có thể mở rộng tới hàng chục nghìn hoặc hàng triệu nút mà không cần ủy quyền cho các tập hợp con validators. Các giao thức này tận hưởng sự phân cấp hệ thống tốt nhất trong lớp, cho phép mọi nút để xác thực đầy đủ. Sự tham gia liên tục trực tiếp có ý nghĩa sâu sắc đối với an ninh 105 của hệ thống. Trong hầu hết mọi giao thức proof-of-stake cố gắng mở rộng quy mô đến một nhóm người tham gia lớn, phương thức hoạt động điển hình là cho phép mở rộng quy mô bằng cách ủy quyền xác thực cho một tiểu ban. Đương nhiên, điều này ngụ ý rằng tính bảo mật của hệ thống hiện nay cao ngang bằng với chi phí tham nhũng của hệ thống. tiểu ban. Ngoài ra, các tiểu ban còn có thể thành lập cartel. Trong các giao thức kiểu Snow, việc ủy quyền như vậy là không cần thiết, cho phép mọi nhà khai thác nút có quyền truy cập đầu tiên110. luôn luôn nói trực tiếp trong hệ thống. Một thiết kế khác, thường được gọi là bảo vệ trạng thái, cố gắng để cung cấp khả năng mở rộng bằng cách song song hóa tuần tự hóa giao dịch với các mạng độc lập gồm validators. Thật không may, tính bảo mật của hệ thống trong thiết kế như vậy chỉ trở nên cao ở mức dễ bị hỏng nhất. mảnh độc lập. Do đó, việc bầu cử tiểu ban hay phân chia đều không phải là chiến lược mở rộng quy mô phù hợp cho các nền tảng tiền điện tử. 115 – Thích nghi. Không giống như các hệ thống dựa trên biểu quyết khác, giao thức Snow đạt được hiệu suất cao hơn khi Đối thủ nhỏ bé nhưng có khả năng phục hồi cao trước các cuộc tấn công lớn. - An toàn không đồng bộ. Các giao thức Snow, không giống như các giao thức chuỗi dài nhất, không yêu cầu tính đồng bộ để hoạt động an toàn và do đó ngăn chặn việc chi tiêu gấp đôi ngay cả khi bị phân vùng mạng. Trong Bitcoin, ví dụ: nếu giả định tính đồng bộ bị vi phạm, có thể vận hành các nhánh độc lập của 120 Bitcoin mạng trong thời gian dài, điều này sẽ làm mất hiệu lực mọi giao dịch sau khi phân nhánh chữa lành. – Độ trễ thấp. Hầu hết blockchain ngày nay không thể hỗ trợ các ứng dụng kinh doanh, chẳng hạn như giao dịch hoặc hàng ngày thanh toán bán lẻ. Đơn giản là không thể chờ đợi hàng phút, thậm chí hàng giờ để xác nhận giao dịch. Do đó, một trong những thuộc tính quan trọng nhất nhưng lại bị bỏ qua nhiều nhất của các giao thức đồng thuận là 125 thời gian đến tận cùng. Các giao thức Snow thường đạt đến kết quả cuối cùng trong 1 giây, thấp hơn đáng kể so với cả hai giao thức chuỗi dài nhất và blockchain được phân chia, cả hai đều thường kéo dài đến mức cuối cùng cho một vấn đề số phút.Avalanche Nền tảng 2020/06/30 5 - Thông lượng cao. Các giao thức Snow, có thể xây dựng chuỗi tuyến tính hoặc DAG, đạt hàng nghìn giao dịch mỗi giây (5000+ tps), trong khi vẫn duy trì sự phân quyền hoàn toàn. blockchain giải pháp mới yêu cầu 130 cao TPS thường đánh đổi sự phân quyền và bảo mật và chọn cách tập trung hơn và không an toàn hơn các cơ chế đồng thuận Một số dự án báo cáo số liệu từ các cơ sở được kiểm soát chặt chẽ, do đó báo cáo sai kết quả thực hiện đúng. Các con số được báo cáo về $AVAX được lấy trực tiếp từ mạng Avalanche thực, được triển khai đầy đủ, chạy trên 2000 nút trên AWS, được phân phối theo địa lý trên toàn cầu ở cấp thấp máy móc. Có thể đạt được kết quả hiệu suất cao hơn (10.000+) thông qua giả sử băng thông cao hơn 135 cung cấp cho mỗi nút và phần cứng chuyên dụng để xác minh chữ ký. Cuối cùng, chúng tôi lưu ý rằng các số liệu nói trên nằm ở lớp cơ sở. Các giải pháp mở rộng quy mô lớp 2 ngay lập tức nâng cao những kết quả này đáng kể. Biểu đồ so sánh về sự đồng thuận Bảng 1 mô tả sự khác biệt giữa ba họ đã biết của các giao thức đồng thuận thông qua một bộ 8 trục quan trọng. 140 Nakamoto cổ điển Tuyết Mạnh mẽ (Thích hợp cho cài đặt mở) + - + Phân cấp cao (Cho phép nhiều trình xác nhận) + - + Độ trễ thấp và quyết định nhanh chóng (Xác nhận giao dịch nhanh) - + + Thông lượng cao (Cho phép nhiều khách hàng) - + + Nhẹ (Yêu cầu hệ thống thấp) - + + Không hoạt động (Không hoạt động khi không có quyết định nào được thực hiện) - + + Có thể tham số hóa an toàn (Trên 51% sự hiện diện của đối thủ) - - + Khả năng mở rộng cao - - + Bảng 1. Biểu đồ so sánh giữa ba họ giao thức đồng thuận đã biết. Avalanche, Người tuyết và Frosty đều thuộc họ Snow.

Обзор платформы

В этом разделе мы даем обзор архитектуры платформы и обсуждаем различные варианты реализации. детали. Платформа Avalanche четко разделяет три задачи: цепочки (и активы, построенные на их основе), исполнение среды и развертывание. 3.1 Архитектура 145 Подсети Подсеть или подсеть — это динамический набор validator, работающих вместе для достижения консенсуса. о состоянии набора blockchains. Каждый blockchain проверяется одной подсетью, и подсеть может проверять произвольное количество blockchains. validator может быть членом произвольного числа подсетей. Подсеть решает кто может войти в него и может потребовать, чтобы составляющие его validator имели определенные свойства. Avalanche Платформа поддерживает создание и работу произвольного количества подсетей. Чтобы создать новую подсеть 150 или для присоединения к подсети необходимо заплатить комиссию, выраженную в $AVAX.

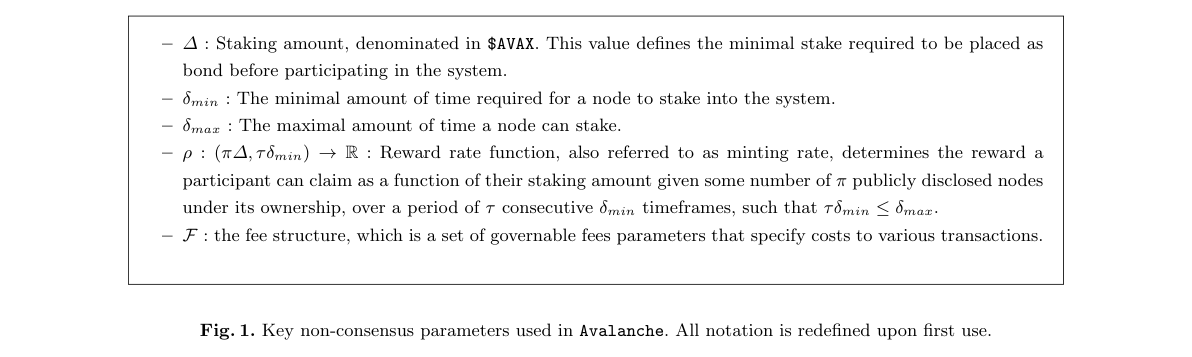

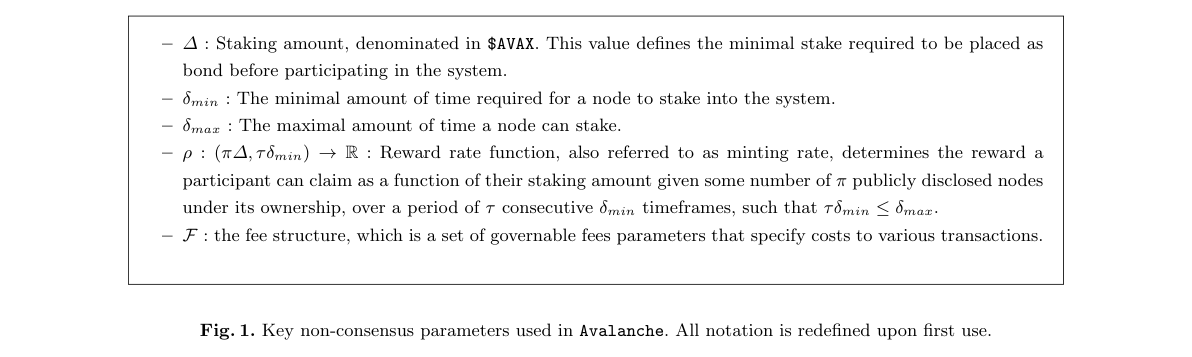

6 Кевин Секники, Дэниел Лейн, Стивен Баттольф и Эмин Гюн Сирер Модель подсети предлагает ряд преимуществ: – Если validator не заботится о blockchain в данной подсети, он просто не присоединится к этой подсети. Это уменьшает сетевой трафик, а также вычислительные ресурсы, необходимые для validators. Это в в отличие от других проектов blockchain, в которых каждый validator должен проверять каждую транзакцию, даже 155 те, о ком они не заботятся. – Поскольку подсети решают, кто может входить в них, можно создавать частные подсети. То есть каждый blockchain в подсеть проверяется только набором доверенных validator. – Можно создать подсеть, в которой каждый validator имеет определенные свойства. Например, можно создать подсеть, в которой каждый validator расположен в определенной юрисдикции или где каждый validator привязан к какой-либо 160 реальный контракт. Это может быть выгодно с точки зрения соблюдения требований. Существует одна специальная подсеть, называемая подсетью по умолчанию. Это подтверждено всеми validator. (то есть для того, чтобы для проверки любой подсети необходимо также проверить подсеть по умолчанию.) Подсеть по умолчанию проверяет набор заранее определенные blockchain, включая blockchain, где живет и торгуется $AVAX. Виртуальные машины. Каждый blockchain является экземпляром виртуальной машины (ВМ). 165 blockchain, так же, как класс — это проект объекта в объектно-ориентированном языке программирования. интерфейс, состояние и поведение blockchain определяются виртуальной машиной, на которой работает blockchain. Следующие свойства blockchain и другие определяются виртуальной машиной: – Содержимое блока – Переход состояния, который происходит, когда блок принят. 170 – API-интерфейсы, предоставляемые blockchain, и их конечные точки. – Данные, которые сохраняются на диске Мы говорим, что blockchain «использует» или «запускает» данную виртуальную машину. При создании blockchain указывается виртуальная машина. он работает, а также исходное состояние blockchain. Новый blockchain можно создать, используя уже существующий VM или разработчик могут написать новый код. Может быть произвольное количество blockchain, на которых работает одна и та же виртуальная машина. 175 Каждый blockchain, даже тот, на котором работает одна и та же виртуальная машина, логически независим от других и сохраняет свои собственное государство. 3.2 Начальная загрузка Первым шагом в участии в Avalanche является начальная загрузка. Процесс происходит в три этапа: подключение чтобы засеять якоря, открыть сеть и состояние и стать validator. 180 Начальные якоря Любая сетевая система одноранговых узлов, работающая без разрешения (т. е. жестко запрограммированного) набор идентификаторов требует некоторого механизма обнаружения одноранговых узлов. В одноранговых сетях обмена файлами набор используются трекеры. В криптосетях типичным механизмом является использование начальных узлов DNS (которые мы называемAvalanche Платформа 30.06.2020 7 в качестве начальных якорей), которые включают в себя набор четко определенных начальных IP-адресов, с которых другие члены сеть может быть обнаружена. Роль начальных узлов DNS заключается в предоставлении полезной информации о наборе 185 активных участников системы. Тот же механизм используется в Bitcoin Core [1], где Файл исходного кода src/chainparams.cpp содержит список жестко закодированных начальных узлов. Разница между BTC и Avalanche заключается в том, что для BTC требуется только один правильный начальный узел DNS, а для Avalanche требуется простой большинство якорей верны. Например, новый пользователь может выбрать загрузку представления сети. через ряд хорошо зарекомендовавших себя и авторитетных бирж, ни одна из которых по отдельности не заслуживает доверия. 190 Однако отметим, что набор узлов начальной загрузки не обязательно должен быть жестко закодирован или статичен, и его можно предоставляется пользователем, однако для простоты использования клиенты могут предоставить настройку по умолчанию, включающую экономичные важных участников, таких как биржи, с которыми клиенты хотят поделиться мировоззрением. Нет никаких препятствий для стать исходным якорем, поэтому набор начальных якорей не может определять, может или не может узел входить сети, поскольку узлы могут обнаружить последнюю сеть пиров Avalanche, подключившись к любому набору начальных значений 195 якоря. Обнаружение сети и состояния. После подключения к начальным якорям узел запрашивает последний набор переходы состояний. Мы называем этот набор переходов состояний принятой границей. Для цепи принятая граница это последний принятый блок. Для DAG принятая граница — это набор вершин, которые приняты, но имеют нет принятых детей. После сбора принятых границ из начальных якорей происходит переход состояния, который 200 принимаются большинством исходных якорей, считается принятым. Затем извлекается правильное состояние. путем синхронизации с выбранными узлами. Пока в исходном якоре имеется большинство правильных узлов. установлено, то принятые переходы состояний должны быть помечены как принятые хотя бы одним правильным узлом. Этот процесс обнаружения состояния также используется для обнаружения сети. Набор членов сети определено в цепочке validator. Таким образом, синхронизация с цепочкой validator позволяет узлу обнаружить 205 текущий набор validators. Цепочка validator будет обсуждаться далее в следующем разделе. 3.3 Сибил Контроль и членство Протоколы консенсуса предоставляют свои гарантии безопасности при условии, что до порогового числа участников системы могут быть враждебными. Атака Сивиллы, при которой узел дешево заливает сеть. со злонамеренными личностями, могут тривиально лишить эти гарантии законной силы. По сути, такая атака может быть только 210 сдерживается обменом присутствия с доказательством трудно подделанного ресурса [3]. Предыдущие системы исследовали использование механизмов сдерживания Сивиллы, которые охватывают PH_0001 (PoW), proof-of-stake (PoS), доказательство прошедшего времени (POET), доказательство пространства и времени (PoST) и доказательство авторитетности (PoA). По своей сути все эти механизмы выполняют одну и ту же функцию: они требуют, чтобы каждый участник имел некоторую «скину в игре» в виде некоторых экономических обязательств, которые, в свою очередь, обеспечивают экономическую выгоду. 215 барьер против неправомерного поведения этого участника. Все они предполагают ту или иную форму ставки, будь то в форме майнинговых установок и hash мощности (PoW), дискового пространства (PoST), доверенного оборудования (POET) или утвержденного удостоверения. (ПоА). Эта ставка формирует основу экономических затрат, которые участники должны нести, чтобы получить право голоса. Для например, в Bitcoin способность вносить действительные блоки прямо пропорциональна hash-мощности предлагающий участник. К сожалению, существует также существенная путаница между протоколами консенсуса.8 Кевин Секники, Дэниел Лейн, Стивен Баттольф и Эмин Гюн Сирер против механизмов контроля Сивиллы. Мы отмечаем, что выбор протоколов консенсуса, по большей части, ортогонально выбору механизма управления Сивиллы. Это не означает, что механизмы контроля Сивиллы взаимозаменяемые замены, поскольку конкретный выбор может иметь последствия для основного гарантии протокола консенсуса. Однако семейство Сноу* можно связать со многими из этих известных механизмы без существенных модификаций. 225 В конечном счете, в целях безопасности и обеспечения того, чтобы стимулы участников были согласованы на благо общества. сети $AVAX выбирает PoS для основного механизма управления Сивиллы. Некоторые формы ставок по своей сути централизовано: например, производство горнодобывающих установок (PoW) по своей сути централизовано и находится в руках нескольких люди с соответствующими ноу-хау и доступом к десяткам патентов, необходимых для конкурентоспособной СБИС. производство. Кроме того, стоимость майнинга PoW снижается из-за крупных ежегодных субсидий майнерам. Аналогично, 230 Дисковое пространство в наибольшей степени принадлежит операторам крупных центров обработки данных. Кроме того, все механизмы контроля Сивиллы которые накапливают текущие затраты, например. затраты на электроэнергию для hashing, утечка стоимости из экосистемы, не говоря уже о уничтожить окружающую среду. Это, в свою очередь, снижает технико-экономическое обоснование token, при этом неблагоприятный движение цены в течение небольшого периода времени может привести к неработоспособности системы. Доказательство работы по своей сути выбирает майнеры, у которых есть связи для приобретения дешевой электроэнергии, что не имеет ничего общего с способностями майнеров 235 для сериализации транзакций или их вклада в общую экосистему. Среди этих вариантов мы выбираем proof-of-stake, потому что он зеленый, доступный и открытый для всех. Однако отметим, что хотя $AVAX использует PoS, сеть Avalanche позволяет запускать подсети с помощью PoW и PoS. Стейкинг — это естественный механизм участия в открытой сети, поскольку он обеспечивает прямую экономическую выгоду. аргумент: вероятность успеха атаки прямо пропорциональна четко определенным денежным затратам. 240 функция. Другими словами, узлы, которые делают ставку, экономически мотивированы не участвовать в поведении, которое может повредить стоимости их доли. Кроме того, эта доля не требует каких-либо дополнительных затрат на содержание (другие тогда альтернативная стоимость инвестирования в другой актив) и обладает имуществом, которое, в отличие от горнодобывающего оборудования, полностью расходуется при использовании при катастрофической атаке. Для операций PoW оборудование для майнинга может быть просто использовать повторно или – если владелец решит – полностью продать обратно на рынок. 245 Узел, желающий войти в сеть, может сделать это свободно, сначала разместив обездвиженную ставку. в течение всего времени участия в сети. Пользователь определяет сумму, продолжительность ставки. После принятия ставка не может быть возвращена. Основная цель — обеспечить, чтобы узлы в значительной степени разделяли же в основном стабильный вид в сети. Мы предполагаем установить минимальное время staking для заказа неделя. 250 В отличие от других систем, которые также предлагают механизм PoS, $AVAX не использует косую черту и поэтому вся ставка возвращается по истечении периода staking. Это предотвращает нежелательные сценарии, такие как сбой программного или аппаратного обеспечения клиента, приводящий к потере монет. Это соответствует нашей философии дизайна. создания предсказуемых технологий: поставленные на карту token не подвергаются риску даже при наличии программного обеспечения или аппаратные недостатки. 255 В Avalanche узел, желающий принять участие, отправляет специальную транзакцию доли в цепочку validator. В транзакциях ставок указывается сумма ставки, staking ключ участника staking, продолжительность, и время начала проверки. Как только транзакция будет принята, средства будут заблокированы до тех пор, пока конец периода staking. Минимально допустимая сумма определяется и соблюдается системой. Ставка Сумма, размещенная участником, влияет как на степень влияния участника наAvalanche Платформа 30.06.2020 9 процесс достижения консенсуса, а также вознаграждение, как обсуждается позже. Указанная продолжительность staking должна быть между δmin и δmax — минимальный и максимальный таймфреймы, на которые можно заблокировать любую ставку. Как и в случае Сумма staking, период staking также влияет на вознаграждение в системе. Потеря или кража Ключ staking не может привести к потере актива, поскольку ключ staking используется только в процессе консенсуса, а не для актива. трансфер. 265 3.4 Смарт-контракты в $AVAX При запуске Avalanche поддерживает стандартные smart contract на основе Solidity через виртуальную машину Ethereum (EVM). Мы предполагаем, что платформа будет поддерживать более богатый и мощный набор smart contract. инструменты, в том числе: – Смарт-контракты с исполнением вне сети и проверкой в сети. 270 – Смарт-контракты с параллельным исполнением. Любые smart contract, которые не работают в одном и том же состоянии в любая подсеть в Avalanche сможет выполняться параллельно. – Улучшенная Solidity под названием Solidity++. Этот новый язык будет поддерживать управление версиями и безопасную математику. арифметика с фиксированной запятой, улучшенная система типов, компиляция в LLVM и своевременное выполнение. Если разработчику требуется поддержка EVM, но он хочет развернуть smart contract в частной подсети, он 275 можно напрямую развернуть новую подсеть. Вот как Avalanche позволяет выполнять сегментирование с учетом функциональности посредством подсети. Кроме того, если разработчику требуется взаимодействие с развернутым в данный момент Ethereum smart контракты, они могут взаимодействовать с подсетью Athereum, которая представляет собой ложку Ethereum. Наконец, если разработчик требуется среда выполнения, отличная от виртуальной машины Ethereum, они могут выбрать развертывание их smart contract через подсеть, реализующую другую среду выполнения, например DAML 280 или ВАСМ. Подсети могут поддерживать дополнительные функции, помимо поведения виртуальной машины. Например, подсети могут обеспечивать принудительное требования к производительности для более крупных узлов validator, которые содержат smart contract в течение более длительных периодов времени, или validators, которые хранят состояние контракта в частном порядке. 4 Управление и токен $AVAX 4.1 Собственный токен $AVAX 285 Денежно-кредитная политика Собственный token, $AVAX, имеет ограниченное предложение, где ограничение установлено на уровне 720 000 000 tokens, с 360 000 000 token, доступных при запуске основной сети. Однако, в отличие от других token с ограниченным предложением, которые постоянно запекать скорость чеканки, \(AVAX is designed to react to changing economic conditions. In particular, the objective of \)денежная политика AVAX заключается в том, чтобы сбалансировать стимулы пользователей делать ставки на token вместо использования его для взаимодействия с различными сервисами, доступными на платформе. Участники платформы 290 коллективно действовать как децентрализованный резервный банк. Рычаги, доступные на Avalanche, представляют собой staking вознаграждения, комиссии, и сбросы с воздуха, на все из которых влияют управляемые параметры. Вознаграждения за стейкинг устанавливаются внутрисетевым управлением и управляются функцией, предназначенной для того, чтобы никогда не превышать ограниченное предложение. Ставка может быть стимулирована путем увеличения комиссий или увеличения staking вознаграждений. С другой стороны, мы можем стимулировать более активное участие с услугами платформы Avalanche, снизив комиссию и уменьшив вознаграждение staking.10 Кевин Секники, Дэниел Лейн, Стивен Баттольф и Эмин Гюн Сирер Использование Платежи Настоящие децентрализованные одноранговые платежи в значительной степени являются неосуществленной мечтой для отрасли из-за нынешнее отсутствие производительности со стороны действующих компаний. $AVAX столь же мощный и простой в использовании инструмент, как и платежи с помощью Visa, позволяющая совершать тысячи транзакций по всему миру каждую секунду полностью безопасным и децентрализованным способом. Кроме того, для продавцов по всему миру $AVAX предлагает прямое ценностное предложение по сравнению с Visa, а именно более низкую цену. 300 сборы. Стейкинг: защита системы На платформе Avalanche контроль Сивиллы осуществляется через staking. В порядке для проверки участник должен заблокировать монеты или сделать ставку. Валидаторы, иногда называемые стейкерами, компенсировали свои услуги по проверке на основе суммы staking и продолжительности staking, среди прочего свойства. Выбранная компенсационная функция должна минимизировать дисперсию, гарантируя, что крупные игроки не будут 305 получают непропорционально большую компенсацию. Участники также не подвержены каким-либо факторам «удачи», как в PoW-майнинг. Такая схема вознаграждения также препятствует созданию пулов для майнинга или staking, позволяющих по-настоящему децентрализованное, не требующее доверия участие в сети. Атомарные свопы Помимо обеспечения базовой безопасности системы, $AVAX token служит универсальным блоком. обмена. После этого платформа Avalanche сможет поддерживать не требующие доверия атомарные свопы изначально на 310 платформа, позволяющая осуществлять по-настоящему децентрализованный обмен активами любого типа непосредственно на Avalanche. 4.2 Управление Управление имеет решающее значение для разработки и внедрения любой платформы, потому что, как и в случае со всеми другими типами систем – Avalanche также столкнется с естественной эволюцией и обновлениями. $AVAX обеспечивает управление в цепочке для критических параметров сети, где участники могут голосовать за изменения в сети и 315 принимать решения по модернизации сети демократическим путем. Сюда входят такие факторы, как минимальная сумма staking, курс чеканки, а также другие экономические параметры. Это позволяет платформе эффективно выполнять динамическую оптимизацию параметров с помощью множества oracle. Однако, в отличие от некоторых других платформ управления там, Avalanche не допускает неограниченных изменений в произвольных аспектах системы. Вместо этого только заранее определенное количество параметров может быть изменено посредством управления, что делает систему более предсказуемой 320 и повышение безопасности. Кроме того, все регулируемые параметры подлежат ограничениям в пределах определенных временных рамок. введение гистерезиса и обеспечение предсказуемости системы в коротких временных диапазонах. Работоспособный процесс поиска глобально приемлемых значений системных параметров имеет решающее значение для децентрализованных систем без хранителей. Avalanche может использовать свой механизм консенсуса для создания системы, которая позволяет любой, кто может предложить специальные транзакции, которые, по сути, представляют собой общесистемные опросы. Любой участвующий узел может 325 выдвигать такие предложения. Номинальная ставка вознаграждения — важный параметр, влияющий на любую валюту, будь то цифровую или бумажную. К сожалению, криптовалюты, которые фиксируют этот параметр, могут столкнуться с различными проблемами, включая дефляцию или инфляцию. С этой целью номинальная ставка вознаграждения подлежит регулированию в заранее установленных границах. Это будет позволить держателям token выбирать, будет ли $AVAX в конечном итоге ограничен, не ограничен или даже будет дефляционным.Avalanche Платформа 30.06.2020 11 Комиссии за транзакции, обозначаемые набором F, также подлежат управлению. F фактически представляет собой кортеж, описывающий комиссии, связанные с различными инструкциями и транзакциями. Наконец, staking раз и суммы также являются управляемыми. Список этих параметров определен на рисунке 1. – ∆: сумма ставки, выраженная в $AVAX. Это значение определяет минимальную ставку, которую необходимо разместить в качестве залог перед участием в системе. – δmin: минимальное время, необходимое узлу для подключения к системе. – δmax: максимальное количество времени, в течение которого узел может делать ставку. – ρ : (π∆, τδmin) →R : Функция ставки вознаграждения, также называемая ставкой чеканки, определяет вознаграждение участник может требовать в зависимости от своей суммы staking при наличии некоторого количества π публично раскрытых узлов под его собственностью в течение периода τ последовательных δmin таймфреймов, так что τδmin ≤δmax. – F: структура комиссий, которая представляет собой набор регулируемых параметров комиссий, определяющих затраты на различные транзакции. Рис. 1. Ключевые несогласованные параметры, используемые в Avalanche. Все обозначения переопределяются при первом использовании. В соответствии с принципом предсказуемости финансовой системы управление в $AVAX имеет гистерезис. это означает, что изменения параметров сильно зависят от их недавних изменений. Есть два предела 335 связанный с каждым управляемым параметром: временем и диапазоном. После изменения параметра с помощью управления транзакции, становится очень сложно поменять ее сразу и на большую сумму. Эти трудности и ценностные ограничения ослабляются по мере того, как проходит больше времени с момента последнего изменения. В целом, это удерживает систему от радикально меняются за короткий период времени, что позволяет пользователям безопасно прогнозировать параметры системы в в краткосрочной перспективе, сохраняя при этом сильный контроль и гибкость в долгосрочной перспективе. 340

Tổng quan về nền tảng

Trong phần này, chúng tôi cung cấp cái nhìn tổng quan về kiến trúc của nền tảng và thảo luận về các cách triển khai khác nhau chi tiết. Nền tảng Avalanche tách biệt rõ ràng ba mối quan tâm: chuỗi (và nội dung được xây dựng trên cùng), thực thi môi trường và triển khai. 3.1 Kiến trúc 145 Mạng con Mạng con hoặc mạng con là một tập hợp động gồm validator hoạt động cùng nhau để đạt được sự đồng thuận ở trạng thái của tập hợp blockchains. Mỗi blockchain được xác thực bởi một mạng con và một mạng con có thể xác thực tùy ý nhiều blockchains. validator có thể là thành viên của nhiều mạng con tùy ý. Một mạng con quyết định ai có thể nhập nó và có thể yêu cầu các validator thành phần của nó phải có các thuộc tính nhất định. Avalanche nền tảng hỗ trợ việc tạo và vận hành nhiều mạng con tùy ý. Để tạo một mạng con mới 150 hoặc để tham gia một mạng con, người ta phải trả một khoản phí bằng $AVAX.

6 Kevin Sekniqi, Daniel Laine, Stephen Buttolph và Emin G¨un Sirer Mô hình mạng con cung cấp một số lợi ích: – Nếu validator không quan tâm đến blockchain trong một mạng con nhất định, đơn giản là nó sẽ không tham gia mạng con đó. Điều này làm giảm lưu lượng mạng cũng như tài nguyên tính toán cần thiết của validators. Đây là trong trái ngược với các dự án blockchain khác, trong đó mọi validator đều phải xác thực mọi giao dịch, thậm chí 155 những người họ không quan tâm. – Vì mạng con quyết định ai có thể vào chúng nên người ta có thể tạo mạng con riêng. Nghĩa là, mỗi blockchain trong mạng con chỉ được xác thực bởi một nhóm validator đáng tin cậy. – Người ta có thể tạo một mạng con trong đó mỗi validator có các thuộc tính nhất định. Ví dụ, người ta có thể tạo một mạng con trong đó mỗi validator nằm trong một khu vực pháp lý nhất định hoặc trong đó mỗi validator bị ràng buộc bởi một số 160 hợp đồng trong thế giới thực. Điều này có thể có lợi vì lý do tuân thủ. Có một mạng con đặc biệt gọi là Mạng con mặc định. Nó được xác nhận bởi tất cả validator. (Tức là theo thứ tự để xác thực bất kỳ mạng con nào, người ta cũng phải xác thực Mạng con mặc định.) Mạng con mặc định xác thực một tập hợp các blockchain được xác định trước, bao gồm blockchain nơi $AVAX tồn tại và được giao dịch. Máy ảo Mỗi blockchain là một phiên bản của Máy ảo (VM.) VM là bản thiết kế cho một máy ảo 165 blockchain, giống như một lớp là bản thiết kế chi tiết cho một đối tượng trong ngôn ngữ lập trình hướng đối tượng. các giao diện, trạng thái và hành vi của blockchain được xác định bởi VM mà blockchain chạy. Sau đây các thuộc tính của blockchain và các thuộc tính khác được xác định bởi VM: – Nội dung của khối – Quá trình chuyển đổi trạng thái xảy ra khi một khối được chấp nhận 170 – Các API được blockchain hiển thị và điểm cuối của chúng – Dữ liệu được lưu vào đĩa Chúng tôi nói rằng blockchain “sử dụng” hoặc “chạy” một VM nhất định. Khi tạo blockchain, người ta chỉ định VM nó chạy cũng như trạng thái ban đầu của blockchain. blockchain mới có thể được tạo bằng cách sử dụng có sẵn VM hoặc nhà phát triển có thể viết mã mới. Có thể có nhiều blockchain tùy ý chạy cùng một VM. 175 Mỗi blockchain, kể cả những máy chạy cùng một máy ảo, đều độc lập về mặt logic với những máy khác và duy trì trạng thái riêng. 3.2 Khởi động Bước đầu tiên khi tham gia Avalanche là khởi động. Quá trình xảy ra trong ba giai đoạn: kết nối để gieo mầm các neo, khám phá mạng và trạng thái và trở thành validator. 180 Seed Anchors Bất kỳ hệ thống ngang hàng nào được nối mạng hoạt động mà không có sự cho phép (tức là được mã hóa cứng) tập hợp các danh tính yêu cầu một số cơ chế để khám phá ngang hàng. Trong các mạng chia sẻ tập tin ngang hàng, một tập hợp các máy theo dõi được sử dụng. Trong các mạng mật mã, một cơ chế điển hình là sử dụng các nút gốc DNS (mà chúng tôi đề cập đếnAvalanche Nền tảng 2020/06/30 7 như các neo hạt giống), bao gồm một tập hợp các địa chỉ IP hạt giống được xác định rõ ràng mà từ đó các thành viên khác của mạng có thể được phát hiện. Vai trò của các nút hạt giống DNS là cung cấp thông tin hữu ích về tập hợp 185 của những người tham gia tích cực trong hệ thống. Cơ chế tương tự được sử dụng trong Bitcoin Lõi [1], trong đó Tệp src/chainparams.cpp của mã nguồn chứa danh sách các nút gốc được mã hóa cứng. Sự khác biệt giữa BTC và Avalanche là BTC chỉ yêu cầu một nút gốc DNS chính xác, trong khi Avalanche yêu cầu một nút đơn giản phần lớn các mỏ neo là chính xác. Ví dụ: người dùng mới có thể chọn khởi động chế độ xem mạng thông qua một loạt các sàn giao dịch được thiết lập tốt và có uy tín, bất kỳ sàn giao dịch nào trong số đó đều không đáng tin cậy. 190 Tuy nhiên, chúng tôi lưu ý rằng tập hợp các nút khởi động không cần phải được mã hóa cứng hoặc tĩnh và có thể do người dùng cung cấp, tuy nhiên để dễ sử dụng, khách hàng có thể cung cấp cài đặt mặc định bao gồm tính kinh tế các tác nhân quan trọng, chẳng hạn như sàn giao dịch, mà khách hàng mong muốn chia sẻ thế giới quan. Không có rào cản đối với trở thành một điểm neo hạt giống, do đó một tập hợp các điểm neo hạt giống không thể quyết định liệu một nút có thể vào hay không mạng, vì các nút có thể khám phá mạng mới nhất của Avalanche ngang hàng bằng cách gắn vào bất kỳ tập hợp hạt giống nào 195 mỏ neo. Khám phá mạng và trạng thái Sau khi được kết nối với các neo hạt giống, một nút sẽ truy vấn tập hợp mới nhất của các chuyển đổi trạng thái. Chúng tôi gọi tập hợp các chuyển đổi trạng thái này là biên giới được chấp nhận. Đối với một chuỗi, biên giới được chấp nhận là khối được chấp nhận cuối cùng. Đối với DAG, biên giới được chấp nhận là tập hợp các đỉnh được chấp nhận nhưng vẫn có không có con được chấp nhận. Sau khi thu thập các biên giới được chấp nhận từ các điểm neo hạt giống, trạng thái sẽ chuyển đổi 200 được chấp nhận bởi đa số các neo hạt giống được xác định là được chấp nhận. Trạng thái chính xác sau đó được trích xuất bằng cách đồng bộ hóa với các nút được lấy mẫu. Miễn là có phần lớn các nút chính xác trong neo hạt giống được thiết lập, thì các chuyển đổi trạng thái được chấp nhận phải được đánh dấu là được chấp nhận bởi ít nhất một nút chính xác. Quá trình khám phá trạng thái này cũng được sử dụng để khám phá mạng. Tập hợp thành viên của mạng là được xác định trên chuỗi validator. Do đó, việc đồng bộ hóa với chuỗi validator cho phép nút khám phá 205 tập hợp validator hiện tại. Chuỗi validator sẽ được thảo luận thêm trong phần tiếp theo. 3.3 Kiểm soát Sybil và tư cách thành viên Các giao thức đồng thuận cung cấp sự đảm bảo an ninh của chúng với giả định rằng có tới một số ngưỡng của các thành viên trong hệ thống có thể là đối nghịch. Một cuộc tấn công Sybil, trong đó một nút tràn ngập mạng với giá rẻ với danh tính độc hại, có thể vô hiệu hóa những đảm bảo này một cách tầm thường. Về cơ bản, một cuộc tấn công như vậy chỉ có thể 210 ngăn cản bằng cách trao đổi sự hiện diện với bằng chứng về tài nguyên khó giả mạo [3]. Các hệ thống trước đây đã khám phá việc sử dụng của các cơ chế ngăn chặn Sybil trải rộng proof-of-work (PoW), proof-of-stake (PoS), bằng chứng về thời gian đã trôi qua (POET), bằng chứng không gian và thời gian (PoST) và bằng chứng ủy quyền (PoA). Về cốt lõi, tất cả các cơ chế này đều phục vụ một chức năng giống hệt nhau: chúng yêu cầu mỗi người tham gia phải có một số “lớp da trong trò chơi” dưới hình thức một số cam kết kinh tế, từ đó mang lại một lợi thế kinh tế 215 rào cản chống lại hành vi sai trái của người tham gia đó. Tất cả chúng đều liên quan đến một hình thức đặt cược, dù nó ở dạng của giàn khai thác và hash nguồn (PoW), dung lượng ổ đĩa (PoST), phần cứng đáng tin cậy (POET) hoặc danh tính được phê duyệt (PoA). Khoản đóng góp này tạo thành nền tảng của chi phí kinh tế mà những người tham gia phải chịu để có được tiếng nói. cho Ví dụ: trong Bitcoin, khả năng đóng góp các khối hợp lệ tỷ lệ thuận với sức mạnh hash của người tham gia đề xuất. Thật không may, cũng có sự nhầm lẫn đáng kể giữa các giao thức đồng thuận8 Kevin Sekniqi, Daniel Laine, Stephen Buttolph và Emin G¨un Sirer so với cơ chế kiểm soát Sybil. Chúng tôi lưu ý rằng việc lựa chọn các giao thức đồng thuận phần lớn là trực giao với sự lựa chọn cơ chế điều khiển Sybil. Điều này không có nghĩa là cơ chế kiểm soát Sybil sự thay thế lẫn nhau, vì một lựa chọn cụ thể có thể có những tác động về cơ bản đảm bảo của giao thức đồng thuận. Tuy nhiên, họ Snow* có thể được kết hợp với nhiều nhóm đã biết này cơ chế, không có sự thay đổi đáng kể. 225 Cuối cùng, để đảm bảo an ninh và đảm bảo rằng động cơ khuyến khích của người tham gia được điều chỉnh vì lợi ích của mạng, $AVAX chọn PoS làm cơ chế kiểm soát Sybil cốt lõi. Một số hình thức cổ phần vốn đã tập trung hóa: chẳng hạn, việc sản xuất giàn khai thác (PoW) vốn đã được tập trung hóa trong tay một số ít những người có bí quyết phù hợp và tiếp cận được hàng tá bằng sáng chế cần thiết cho VLSI cạnh tranh sản xuất. Hơn nữa, giá trị khai thác PoW bị rò rỉ do các khoản trợ cấp lớn hàng năm cho thợ mỏ. Tương tự, 230 không gian đĩa được sở hữu nhiều nhất bởi các nhà khai thác trung tâm dữ liệu lớn. Hơn nữa, tất cả các cơ chế kiểm soát tín hiệu tích lũy chi phí liên tục, ví dụ: chi phí điện cho hashing, giá trị rò rỉ ra khỏi hệ sinh thái, chưa kể phá hủy môi trường. Ngược lại, điều này làm giảm phạm vi khả thi cho token, trong đó tác động bất lợi giá di chuyển trong một khung thời gian nhỏ có thể khiến hệ thống không hoạt động được. Bằng chứng công việc vốn đã chọn cho thợ mỏ có mối liên hệ để mua điện giá rẻ, điều này ít liên quan đến khả năng của thợ mỏ 235 để tuần tự hóa các giao dịch hoặc đóng góp của chúng cho hệ sinh thái tổng thể. Trong số các phương án này, chúng tôi chọn proof-of-stake, vì nó có màu xanh lá cây, dễ tiếp cận và dành cho tất cả mọi người. Tuy nhiên, chúng tôi lưu ý rằng mặc dù $AVAX sử dụng PoS, mạng Avalanche cho phép khởi chạy các mạng con với PoW và PoS. Đặt cược là một cơ chế tự nhiên để tham gia vào mạng mở vì nó cho phép kinh tế trực tiếp lập luận: xác suất thành công của một cuộc tấn công tỷ lệ thuận với chi phí tiền tệ được xác định rõ ràng 240 chức năng. Nói cách khác, các nút tham gia có động cơ kinh tế để không tham gia vào hành vi có thể làm tổn hại đến giá trị cổ phần của họ. Ngoài ra, số tiền đặt cọc này không phát sinh thêm bất kỳ chi phí bảo trì nào (các chi phí khác sau đó là chi phí cơ hội của việc đầu tư vào một tài sản khác) và có đặc tính, không giống như thiết bị khai thác mỏ, sẽ bị tiêu hao hoàn toàn nếu được sử dụng trong một cuộc tấn công thảm khốc. Đối với hoạt động PoW, thiết bị khai thác có thể chỉ đơn giản là tái sử dụng hoặc - nếu chủ sở hữu quyết định - bán lại toàn bộ ra thị trường. 245 Một nút muốn vào mạng có thể tự do làm điều đó bằng cách trước tiên đặt một cổ phần cố định trong suốt thời gian tham gia mạng lưới. Người dùng xác định số tiền đặt cược trong thời hạn. Sau khi được chấp nhận, cổ phần không thể được hoàn lại. Mục tiêu chính là đảm bảo rằng các nút chia sẻ đáng kể cùng một chế độ xem mạng ổn định. Chúng tôi dự đoán sẽ đặt staking thời gian tối thiểu theo thứ tự tuần. 250 Không giống như các hệ thống khác cũng đề xuất cơ chế PoS, $AVAX không sử dụng tính năng cắt giảm và do đó tất cả tiền đặt cọc sẽ được trả lại khi hết thời hạn staking. Điều này ngăn chặn các tình huống không mong muốn như lỗi phần mềm hoặc phần cứng của máy khách dẫn đến mất tiền. Điều này phù hợp với triết lý thiết kế của chúng tôi xây dựng công nghệ có thể dự đoán được: token được đặt cược không gặp rủi ro, ngay cả khi có phần mềm hoặc lỗi phần cứng. 255 Trong Avalanche, nút muốn tham gia sẽ thực hiện giao dịch cổ phần đặc biệt cho chuỗi validator. Giao dịch đặt cược nêu tên số tiền đặt cược, khóa staking của người tham gia là staking, thời lượng, và thời gian xác thực sẽ bắt đầu. Sau khi giao dịch được chấp nhận, tiền sẽ bị khóa cho đến khi kết thúc khoảng thời gian staking. Số tiền tối thiểu được phép do hệ thống quyết định và thực thi. Cổ phần số tiền do một người tham gia đặt có ý nghĩa đối với cả mức độ ảnh hưởng của người tham gia đó trongAvalanche Nền tảng 2020/06/30 9 quá trình đồng thuận cũng như phần thưởng sẽ được thảo luận sau. Khoảng thời gian staking được chỉ định phải nằm trong khoảng δmin và δmax, khung thời gian tối thiểu và tối đa mà bất kỳ cổ phần nào có thể bị khóa. Như với Số tiền staking, khoảng thời gian staking cũng có ý nghĩa đối với phần thưởng trong hệ thống. Mất mát hoặc trộm cắp của Khóa staking không thể dẫn đến mất nội dung vì khóa staking chỉ được sử dụng trong quy trình đồng thuận chứ không phải cho nội dung chuyển nhượng. 265 3,4 Hợp đồng thông minh bằng $AVAX Khi khởi chạy Avalanche hỗ trợ smart contract dựa trên Solidity tiêu chuẩn thông qua máy ảo Ethereum (EVM). Chúng tôi hình dung rằng nền tảng này sẽ hỗ trợ bộ smart contract phong phú hơn và mạnh mẽ hơn công cụ, bao gồm: – Hợp đồng thông minh với việc thực thi ngoài chuỗi và xác minh trên chuỗi. 270 – Hợp đồng thông minh thực hiện song song. Bất kỳ smart contract nào không hoạt động ở cùng trạng thái trong mọi mạng con trong Avalanche sẽ có thể thực thi song song. – Solidity được cải tiến, được gọi là Solidity++. Ngôn ngữ mới này sẽ hỗ trợ lập phiên bản, toán học an toàn và số học điểm cố định, một hệ thống kiểu được cải tiến, biên dịch sang LLVM và thực thi đúng lúc. Nếu nhà phát triển yêu cầu hỗ trợ EVM nhưng muốn triển khai smart contract trong mạng con riêng tư, họ 275 có thể trực tiếp tạo ra một mạng con mới. Đây là cách Avalanche kích hoạt tính năng phân chia theo chức năng cụ thể thông qua các mạng con. Hơn nữa, nếu nhà phát triển yêu cầu tương tác với Ethereum thông minh hiện được triển khai hợp đồng, họ có thể tương tác với mạng con Athereum, đó là một thìa Ethereum. Cuối cùng, nếu một nhà phát triển yêu cầu môi trường thực thi khác với máy ảo Ethereum, họ có thể chọn triển khai smart contract của họ thông qua mạng con triển khai môi trường thực thi khác, chẳng hạn như DAML 280 hoặc WASM. Mạng con có thể hỗ trợ các tính năng bổ sung ngoài hành vi của VM. Ví dụ: mạng con có thể thực thi yêu cầu về hiệu suất cho các nút validator lớn hơn chứa smart contracts trong thời gian dài hơn hoặc validator có trạng thái hợp đồng riêng tư. 4 Quản trị và Token $AVAX 4.1 Mã thông báo gốc $AVAX 285 Chính sách tiền tệ token gốc, $AVAX, được cung cấp giới hạn, trong đó giới hạn được đặt ở mức 720.000.000 tokens, với 360, 000, 000 token có sẵn khi khởi chạy mạng chính. Tuy nhiên, không giống như các token nguồn cung có giới hạn khác nâng cao tỷ lệ đúc tiền vĩnh viễn, \(AVAX is designed to react to changing economic conditions. In particular, the objective of \)AVAX chính sách tiền tệ là cân bằng khuyến khích người dùng đặt cược token so với việc sử dụng nó để tương tác với nhiều dịch vụ có sẵn trên nền tảng. Những người tham gia vào nền tảng 290 hoạt động chung như một ngân hàng dự trữ phi tập trung. Đòn bẩy có sẵn trên Avalanche là staking phần thưởng, phí, và airdrop, tất cả đều bị ảnh hưởng bởi các thông số có thể quản lý được. Phần thưởng đặt cược được thiết lập bởi quản trị trên chuỗi và được quản lý bởi một chức năng được thiết kế để không bao giờ vượt quá nguồn cung giới hạn. Đặt cược có thể được gây ra bằng cách tăng phí hoặc tăng staking phần thưởng. Mặt khác, chúng ta có thể tăng cường sự tham gia với các dịch vụ nền tảng Avalanche bằng cách giảm phí và giảm phần thưởng staking.10 Kevin Sekniqi, Daniel Laine, Stephen Buttolph và Emin G¨un Sirer Công dụng Thanh toán Các khoản thanh toán ngang hàng phi tập trung thực sự phần lớn là một giấc mơ chưa thực hiện được đối với ngành do sự thiếu hiệu quả hiện tại từ những người đương nhiệm. $AVAX mạnh mẽ và dễ sử dụng như thanh toán bằng cách sử dụng Visa, cho phép thực hiện hàng nghìn giao dịch trên toàn cầu mỗi giây, theo cách hoàn toàn không cần tin cậy và phi tập trung. Hơn nữa, đối với người bán trên toàn thế giới, $AVAX cung cấp đề xuất giá trị trực tiếp so với Visa, cụ thể là mức giá thấp hơn. 300 lệ phí. Đặt cược: Bảo mật hệ thống Trên nền tảng Avalanche, việc kiểm soát tín hiệu được thực hiện thông qua staking. theo thứ tự để xác thực, người tham gia phải khóa tiền hoặc cổ phần. Người xác nhận, đôi khi được gọi là người đặt cược, là được trả thù lao cho các dịch vụ xác thực của họ dựa trên số tiền staking và thời lượng staking, trong số những thứ khác tài sản. Hàm bù được chọn sẽ giảm thiểu phương sai, đảm bảo rằng những người đặt cọc lớn không 305 nhận được nhiều tiền bồi thường hơn một cách không tương xứng. Người tham gia cũng không bị phụ thuộc vào bất kỳ yếu tố “may mắn” nào, như trong Khai thác PoW. Chương trình khen thưởng như vậy cũng không khuyến khích việc hình thành các nhóm khai thác hoặc staking cho phép thực sự sự tham gia phi tập trung, không đáng tin cậy vào mạng. Hoán đổi nguyên tử Bên cạnh việc cung cấp bảo mật cốt lõi của hệ thống, $AVAX token còn đóng vai trò là đơn vị chung sự trao đổi. Từ đó, nền tảng Avalanche sẽ có thể hỗ trợ các giao dịch hoán đổi nguyên tử không đáng tin cậy ngay trên 310 nền tảng cho phép trao đổi thực sự phi tập trung đối với bất kỳ loại tài sản nào trực tiếp trên Avalanche. 4.2 Quản trị Quản trị rất quan trọng đối với sự phát triển và áp dụng bất kỳ nền tảng nào bởi vì – cũng như tất cả các loại nền tảng khác của hệ thống – Avalanche cũng sẽ phải đối mặt với sự phát triển và cập nhật tự nhiên. $AVAX cung cấp quản trị trên chuỗi đối với các tham số quan trọng của mạng nơi người tham gia có thể bỏ phiếu về các thay đổi đối với mạng và 315 giải quyết các quyết định nâng cấp mạng một cách dân chủ. Điều này bao gồm các yếu tố như số tiền tối thiểu staking, tỷ lệ đúc tiền, cũng như các thông số kinh tế khác. Điều này cho phép nền tảng thực hiện tối ưu hóa tham số động một cách hiệu quả thông qua đám đông oracle. Tuy nhiên, không giống như một số nền tảng quản trị khác Ngoài kia, Avalanche không cho phép thay đổi không giới hạn các khía cạnh tùy ý của hệ thống. Thay vào đó chỉ có một số lượng tham số được xác định trước có thể được sửa đổi thông qua quản trị, khiến hệ thống dễ dự đoán hơn 320 và tăng tính an toàn. Hơn nữa, tất cả các tham số có thể quản lý đều phải tuân theo các giới hạn trong giới hạn thời gian cụ thể, giới thiệu độ trễ và đảm bảo rằng hệ thống vẫn có thể dự đoán được trong khoảng thời gian ngắn. Một quy trình khả thi để tìm ra các giá trị được chấp nhận trên toàn cầu cho các tham số hệ thống là rất quan trọng đối với các hệ thống phi tập trung không có người giám sát. Avalanche có thể sử dụng cơ chế đồng thuận của mình để xây dựng một hệ thống cho phép bất cứ ai đề xuất các giao dịch đặc biệt, về bản chất, là các cuộc thăm dò trên toàn hệ thống. Bất kỳ nút tham gia nào cũng có thể 325 đưa ra những đề xuất như vậy. Tỷ lệ thưởng danh nghĩa là một thông số quan trọng ảnh hưởng đến bất kỳ loại tiền tệ nào, dù là tiền kỹ thuật số hay tiền pháp định. Thật không may, tiền điện tử khắc phục được tham số này có thể phải đối mặt với nhiều vấn đề khác nhau, bao gồm giảm phát hoặc lạm phát. Vì mục đích đó, tỷ lệ thưởng danh nghĩa phải chịu sự quản lý, trong phạm vi ranh giới được thiết lập trước. Điều này sẽ cho phép chủ sở hữu token chọn xem cuối cùng $AVAX có bị giới hạn, không bị giới hạn hay thậm chí là giảm phát hay không.Avalanche Nền tảng 2020/06/30 11 Phí giao dịch, ký hiệu là tập F, cũng chịu sự quản lý. F thực chất là một bộ mô tả các khoản phí liên quan đến các hướng dẫn và giao dịch khác nhau. Cuối cùng, staking lần và số tiền cũng có thể quản lý được. Danh sách các tham số này được xác định trong Hình 1. – ∆: Số tiền đặt cược, có mệnh giá bằng $AVAX. Giá trị này xác định số tiền đặt cược tối thiểu cần thiết để đặt vào trái phiếu trước khi tham gia vào hệ thống. – δmin : Khoảng thời gian tối thiểu cần thiết để một nút tham gia vào hệ thống. – δmax : Lượng thời gian tối đa mà một nút có thể đặt cược. – ρ : (π∆, τδmin) →R : Hàm tỷ lệ phần thưởng, còn được gọi là tỷ lệ đúc, xác định phần thưởng a người tham gia có thể yêu cầu theo số tiền staking của họ dựa trên một số nút được tiết lộ công khai thuộc quyền sở hữu của nó, trong khoảng thời gian τ khung thời gian δmin liên tiếp, sao cho τδmin ≤δmax. – F : cấu trúc phí, là tập hợp các tham số phí có thể quản lý nhằm xác định chi phí cho các giao dịch khác nhau. Hình 1. Các tham số không đồng thuận chính được sử dụng trong Avalanche. Tất cả các ký hiệu được xác định lại khi sử dụng lần đầu. Phù hợp với nguyên tắc có thể dự đoán được trong hệ thống tài chính, việc quản trị bằng $AVAX có độ trễ, có nghĩa là những thay đổi về tham số phụ thuộc rất nhiều vào những thay đổi gần đây của chúng. Có hai giới hạn 335 được liên kết với từng tham số có thể quản lý: thời gian và phạm vi. Khi một tham số được thay đổi bằng cách sử dụng quản trị giao dịch, sẽ rất khó để thay đổi lại ngay lập tức và với số lượng lớn. Những khó khăn này và các ràng buộc về giá trị sẽ giảm bớt khi thời gian trôi qua nhiều hơn kể từ lần thay đổi cuối cùng. Nhìn chung, điều này giúp hệ thống không bị thay đổi mạnh mẽ trong một khoảng thời gian ngắn, cho phép người dùng dự đoán các thông số hệ thống một cách an toàn trong ngắn hạn, đồng thời có khả năng kiểm soát mạnh mẽ và linh hoạt trong dài hạn. 340

Управление

1.1 Avalanche Цели и принципы Avalanche — это высокопроизводительная, масштабируемая, настраиваемая и безопасная платформа blockchain. Он нацелен на три широкие варианты использования: 15 – Создание blockchain для конкретных приложений, охватывающих разрешенные (частные) и не требующие разрешений (публичные) развертывания. – Создание и запуск масштабируемых и децентрализованных приложений (Dapps). – Создание произвольно сложных цифровых активов с индивидуальными правилами, соглашениями и ограничениями (умные активы). 1 Заявления прогнозного характера обычно относятся к будущим событиям или нашим будущим результатам. Это включает, но не ограничено прогнозируемой производительностью Avalanche; ожидаемое развитие его бизнеса и проектов; исполнение своего видения и стратегии роста; и завершение проектов, которые в настоящее время реализуются, находятся в стадии разработки или в противном случае на рассмотрении. Заявления прогнозного характера отражают убеждения и предположения нашего руководства. только на дату настоящей презентации. Эти заявления не являются гарантией будущих результатов и не являются неправомерными. на них не следует полагаться. Такие прогнозные заявления обязательно включают в себя известные и неизвестные риски, которые могут привести к тому, что фактические показатели и результаты в будущих периодах будут существенно отличаться от любых прогнозов выраженные или подразумеваемые здесь. Avalanche не берет на себя никаких обязательств по обновлению прогнозных заявлений. Хотя прогнозные заявления являются нашим лучшим прогнозом на момент их составления, не может быть никакой гарантии, что они окажется точным, поскольку фактические результаты и будущие события могут существенно отличаться. Читателя предостерегают: не необоснованно полагаться на прогнозные заявления.2 Кевин Секники, Дэниел Лейн, Стивен Баттольф и Эмин Гюн Сирер Основная цель Avalanche — предоставить объединяющую платформу для создания, передачи и торговли 20 цифровые активы. По конструкции Avalanche обладает следующими свойствами: Масштабируемый Avalanche спроектирован таким образом, чтобы быть масштабируемым, надежным и эффективным. Основной механизм консенсуса способен поддерживать глобальную сеть, потенциально состоящую из сотен миллионов подключенных к Интернету устройств с низким и высоким энергопотреблением, которые работают бесперебойно, с низкими задержками и очень высокой скоростью транзакций в секунду. 25 Secure Avalanche спроектирован так, чтобы быть надежным и обеспечивать высокий уровень безопасности. Классические протоколы консенсуса разработан, чтобы противостоять атакам до f и полностью потерпеть неудачу при столкновении с атакующим размером f + 1 или больше, а консенсус Накамото не обеспечивает безопасности, когда 51% майнеров являются византийцами. Напротив, Avalanche обеспечивает очень надежную гарантию безопасности, когда злоумышленник находится ниже определенного порога, который может быть параметризован разработчиком системы и обеспечивает постепенное снижение производительности, когда злоумышленник превышает 30 этот порог. Он может поддерживать гарантии безопасности (но не живучести), даже если уровень злоумышленника превышает 51%. Это первая несанкционированная система, обеспечивающая такие надежные гарантии безопасности. Децентрализованный Avalanche предназначен для обеспечения беспрецедентной децентрализации. Это подразумевает обязательство к множественным клиентским реализациям и отсутствию какого-либо централизованного контроля. Экосистема спроектирована таким образом, чтобы избежать разделение между классами пользователей с разными интересами. Важно отметить, что нет никакого различия между майнерами, 35 разработчики и пользователи. Управляемая и демократичная $AVAX — это инклюзивная платформа, которая позволяет каждому подключиться к ее сети и участвовать в проверке и непосредственном управлении. Любой владелец token может иметь право голоса. выбор ключевых финансовых параметров и выбор пути развития системы. Совместимая и гибкая Avalanche спроектирована как универсальная и гибкая инфраструктура для множества 40 из blockchains/assets, где базовый $AVAX используется для обеспечения безопасности и в качестве расчетной единицы для обмена. Система предназначена для нейтральной по стоимости поддержки многих blockchain, которые будут построены поверх нее. Платформа разработан с нуля, чтобы можно было легко переносить на него существующие blockchain, импортировать балансы, поддерживать несколько языков сценариев и виртуальных машин, а также осмысленно поддерживать множественное развертывание. сценарии. 45 Краткое содержание Оставшаяся часть данного документа разбита на четыре основных раздела. В разделе 2 изложены подробности двигатель, приводящий в движение платформу. В разделе 3 обсуждается архитектурная модель платформы, включая подсети, виртуальные машины, загрузка, членство и staking. Раздел 4 объясняет управление модель, которая обеспечивает динамические изменения ключевых экономических параметров. Наконец, в разделе 5 рассматриваются различные периферийные темы, представляющие интерес, включая потенциальную оптимизацию, постквантовую криптографию и реалистичные 50 противники.

Avalanche Платформа 30.06.2020 3 Соглашение об именовании. Название платформы — Avalanche, обычно его называют «Avalanche». платформа» и является взаимозаменяемым/синонимом «сети Avalanche» или – просто – Avalanche. Базы кода будут выпускаться с использованием трех числовых идентификаторов, помеченных как «v.[0-9].[0-9].[0-100]», где первая цифра обозначает основные выпуски, вторая цифра обозначает второстепенные выпуски, а третья цифра 55 идентифицирует патчи. Первый общедоступный выпуск под кодовым названием Avalanche Borealis — это версия 1.0.0. Родной token платформы называется «$AVAX». Семейство консенсусных протоколов, используемых платформой Avalanche, называемые семьей Сноу*. Существует три конкретных экземпляра: Avalanche, Снеговик и Морозный.

Quản trị

1.1 Avalanche Mục tiêu và nguyên tắc Avalanche là nền tảng blockchain hiệu suất cao, có thể mở rộng, có thể tùy chỉnh và an toàn. Nó nhắm đến ba trường hợp sử dụng rộng rãi: 15 – Xây dựng blockchain dành riêng cho ứng dụng, bao gồm được phép (riêng tư) và không được phép (công khai) triển khai. – Xây dựng và khởi chạy các ứng dụng phi tập trung và có khả năng mở rộng cao (Dapps). – Xây dựng các tài sản kỹ thuật số phức tạp tùy ý với các quy tắc, giao ước và điều khoản tùy chỉnh (tài sản thông minh). 1 Các tuyên bố hướng tới tương lai thường liên quan đến các sự kiện trong tương lai hoặc hiệu quả hoạt động trong tương lai của chúng tôi. Điều này bao gồm nhưng không giới hạn ở hiệu suất dự kiến của Avalanche; sự phát triển dự kiến của hoạt động kinh doanh và dự án của mình; thi hành án về tầm nhìn và chiến lược tăng trưởng của mình; và hoàn thành các dự án đang được thực hiện, đang phát triển hoặc mặt khác đang được xem xét. Những tuyên bố hướng tới tương lai thể hiện niềm tin và giả định của ban quản lý chúng tôi chỉ tính đến ngày trình bày này. Những tuyên bố này không phải là sự đảm bảo về hiệu quả hoạt động trong tương lai và các không nên đặt sự phụ thuộc vào họ. Những tuyên bố hướng tới tương lai như vậy nhất thiết phải liên quan đến những gì đã biết và chưa biết rủi ro có thể khiến kết quả hoạt động thực tế và kết quả trong các giai đoạn trong tương lai khác biệt đáng kể so với mọi dự đoán được thể hiện hoặc ngụ ý ở đây. Avalanche không có nghĩa vụ cập nhật các tuyên bố hướng tới tương lai. Mặc dù những tuyên bố hướng tới tương lai là dự đoán tốt nhất của chúng tôi tại thời điểm chúng được đưa ra, không thể đảm bảo rằng chúng sẽ được chứng minh là chính xác, vì kết quả thực tế và các sự kiện trong tương lai có thể khác nhau về mặt vật chất. Người đọc được cảnh báo không để đặt sự phụ thuộc quá mức vào các tuyên bố hướng tới tương lai.2 Kevin Sekniqi, Daniel Laine, Stephen Buttolph và Emin G¨un Sirer Mục đích bao quát của Avalanche là cung cấp một nền tảng thống nhất cho việc tạo, chuyển giao và giao dịch 20 tài sản kỹ thuật số. Theo cách xây dựng, Avalanche sở hữu các thuộc tính sau: Có thể mở rộng Avalanche được thiết kế để có thể mở rộng quy mô lớn, mạnh mẽ và hiệu quả. Công cụ đồng thuận cốt lõi có thể hỗ trợ một mạng lưới toàn cầu gồm hàng trăm triệu thiết bị có công suất thấp và cao được kết nối Internet, hoạt động liền mạch, với độ trễ thấp và số lượng giao dịch mỗi giây rất cao. 25 Bảo mật Avalanche được thiết kế mạnh mẽ và đạt được độ bảo mật cao. Các giao thức đồng thuận cổ điển là được thiết kế để chống lại kẻ tấn công lên tới f và thất bại hoàn toàn khi đối mặt với kẻ tấn công có kích thước f + 1 hoặc lớn hơn và sự đồng thuận của Nakamoto không mang lại sự bảo mật khi 51% thợ mỏ là người Byzantine. Ngược lại, Avalanche cung cấp sự đảm bảo an toàn rất mạnh mẽ khi kẻ tấn công ở dưới một ngưỡng nhất định, điều này có thể được tham số hóa bởi người thiết kế hệ thống và nó cung cấp sự xuống cấp nhẹ nhàng khi kẻ tấn công vượt quá 30 ngưỡng này. Nó có thể duy trì sự đảm bảo về an toàn (nhưng không phải tính sống động) ngay cả khi kẻ tấn công vượt quá 51%. Đó là hệ thống không được phép đầu tiên cung cấp sự đảm bảo an ninh mạnh mẽ như vậy. Phi tập trung Avalanche được thiết kế để cung cấp khả năng phi tập trung chưa từng có. Điều này hàm ý một cam kết triển khai nhiều ứng dụng khách và không có sự kiểm soát tập trung dưới bất kỳ hình thức nào. Hệ sinh thái được thiết kế để tránh sự phân chia giữa các tầng lớp người sử dụng có lợi ích khác nhau. Điều quan trọng là không có sự phân biệt giữa các thợ mỏ, 35 nhà phát triển và người dùng. $AVAX có thể quản trị và dân chủ là một nền tảng có tính hòa nhập cao, cho phép mọi người kết nối với nó mạng lưới và tham gia xác nhận cũng như quản trị trực tiếp. Bất kỳ chủ sở hữu token nào cũng có thể có phiếu bầu trong lựa chọn các thông số tài chính quan trọng và lựa chọn cách hệ thống phát triển. Có thể tương tác và linh hoạt Avalanche được thiết kế để trở thành cơ sở hạ tầng phổ quát và linh hoạt cho nhiều người 40 trong số blockchains/tài sản, trong đó $AVAX cơ sở được sử dụng để bảo mật và làm đơn vị tài khoản để trao đổi. các hệ thống nhằm mục đích hỗ trợ, theo cách trung lập về giá trị, nhiều blockchain được xây dựng trên cùng. Nền tảng được thiết kế từ đầu để giúp dễ dàng chuyển blockchain hiện có vào đó, để nhập số dư, để hỗ trợ nhiều ngôn ngữ kịch bản và máy ảo, đồng thời hỗ trợ một cách có ý nghĩa nhiều triển khai kịch bản. 45 Tóm tắt Phần còn lại của bài viết này được chia thành bốn phần chính. Phần 2 trình bày chi tiết về động cơ cung cấp năng lượng cho nền tảng. Phần 3 thảo luận về mô hình kiến trúc đằng sau nền tảng, bao gồm mạng con, máy ảo, khởi động, tư cách thành viên và staking. Phần 4 giải thích về quản trị mô hình cho phép thay đổi năng động các thông số kinh tế quan trọng. Cuối cùng, trong Phần 5 khám phá nhiều các chủ đề quan tâm ngoại vi, bao gồm tối ưu hóa tiềm năng, mật mã sau lượng tử và thực tế 50 đối thủ.

Avalanche Nền tảng 2020/06/30 3 Quy ước đặt tên Tên của nền tảng là Avalanche và thường được gọi là “Avalanche nền tảng" và có thể hoán đổi/đồng nghĩa với "mạng Avalanche" hoặc – đơn giản – Avalanche. Cơ sở mã sẽ được phát hành bằng cách sử dụng ba mã nhận dạng số, được gắn nhãn “v.[0-9].[0-9].[0-100]”, trong đó số đầu tiên xác định các bản phát hành chính, số thứ hai xác định các bản phát hành nhỏ và số thứ ba xác định các bản phát hành nhỏ 55 xác định các bản vá. Bản phát hành công khai đầu tiên, có tên mã Avalanche Borealis, là v. 1.0.0. Bản địa token của nền tảng được gọi là “$AVAX”. Nhóm giao thức đồng thuận được nền tảng Avalanche sử dụng là được gọi là gia đình Snow*. Có ba phiên bản cụ thể được gọi là Avalanche, Người tuyết và Lạnh giá.

Обсуждение