Cosmos : un réseau de registres distribués

Giới thiệu

Sự thành công tổng hợp của hệ sinh thái nguồn mở, chia sẻ yle phi tập trung và tiền điện tử công cộng có truyền cảm hứng cho sự hiểu biết rằng các giao thức internet phi tập trung có thể được sử dụng để cải thiện triệt để cơ sở hạ tầng kinh tế xã hội. Chúng tôi đã thấy các ứng dụng blockchain chuyên dụng như Bitcoin [1] (a tiền điện tử), Zerocash [2] (tiền điện tử bảo mật) và nền tảng smart contract tổng quát như Ethereum [3], với vô số ứng dụng được phân phối cho Etherium Virtual Máy (EVM) như Augur (thị trường dự đoán) và TheDAO [4] (câu lạc bộ đầu tư). Tuy nhiên, cho đến nay, blockchain này đã gặp phải một số vấn đề về những hạn chế, bao gồm cả sự kém hiệu quả về năng lượng, kém hoặc hiệu quả hoạt động còn hạn chế và cơ chế quản trị chưa trưởng thành. Đề xuất mở rộng quy mô thông lượng giao dịch của Bitcoin, chẳng hạn như Nhân chứng tách biệt [5] và BitcoinNG [6], có tỷ lệ theo chiều dọc các giải pháp vẫn bị giới hạn bởi khả năng của một thiết bị vật lý duy nhất máy, để đảm bảo tính chất có thể kiểm toán hoàn chỉnh. Lightning Network [7] có thể giúp mở rộng quy mô giao dịch Bitcoin

khối lượng bằng cách loại bỏ hoàn toàn một số giao dịch khỏi sổ cái, và rất phù hợp cho các khoản thanh toán vi mô và bảo vệ quyền riêng tư đường ray thanh toán, nhưng có thể không phù hợp cho tổng quát hơn nhu cầu mở rộng quy mô. Giải pháp lý tưởng là giải pháp cho phép nhiều blockchains song song tương tác trong khi vẫn giữ được các đặc tính bảo mật của chúng. Cái này có đã được chứng minh là khó khăn, nếu không nói là không thể, với proof-of-work. Đã hợp nhất ví dụ: khai thác mỏ cho phép công việc được thực hiện để bảo đảm cấp độ cha mẹ chuỗi được tái sử dụng trên chuỗi con, nhưng các giao dịch vẫn phải được thực hiện được xác thực theo thứ tự theo từng nút và blockchain được khai thác hợp nhất dễ bị tấn công nếu phần lớn nguồn điện hash trên cha mẹ không tích cực khai thác hợp nhất đứa trẻ. Một đánh giá học thuật kiến trúc mạng blockchain thay thế được cung cấp cho bối cảnh bổ sung và chúng tôi cung cấp bản tóm tắt các đề xuất khác và những hạn chế của chúng trong Công việc liên quan. Ở đây chúng tôi giới thiệu Cosmos, một kiến trúc mạng blockchain mới lạ đó giải quyết tất cả những vấn đề này. Cosmos là một mạng lưới gồm nhiều blockchain độc lập, được gọi là vùng. Các khu vực được cung cấp năng lượng bởi Tendermint Core [8], cung cấp hiệu suất cao, công cụ đồng thuận giống như PBFT nhất quán, an toàn, trong đó trách nhiệm phân tách nghiêm ngặt đảm bảo duy trì hành vi độc hại diễn viên. Thuật toán đồng thuận BFT của Tendermint Core rất phù hợp để mở rộng quy mô công khai proof-of-stake blockchains. Vùng đầu tiên trên Cosmos được gọi là Cosmos Hub. Cosmos Hub là một loại tiền điện tử proof-of-stake đa tài sản với cách thức đơn giản Cơ chế quản trị cho phép mạng thích ứng và nâng cấp. Ngoài ra, Cosmos Hub có thể được mở rộng bằng cách kết nối các khu vực khác. Trung tâm và các vùng của mạng Cosmos giao tiếp với với nhau thông qua giao thức liên lạc giữa blockchain (IBC), một loại UDP hoặc TCP ảo cho blockchains. Token có thể chuyển từ vùng này sang vùng khác một cách an toàn và nhanh chóngmà không cần trao đổi thanh khoản giữa các khu vực. Thay vào đó, tất cả các giao dịch chuyển khoản liên vùng token đều đi qua Trung tâm Cosmos. theo dõi tổng số token được nắm giữ bởi mỗi khu vực. các hub cô lập từng vùng khỏi sự thất bại của các vùng khác. Bởi vì bất kỳ ai cũng có thể kết nối một vùng mới với Cosmos Hub, các vùng cho phép để có khả năng tương thích trong tương lai với những cải tiến blockchain mới. Trong phần này chúng tôi mô tả giao thức đồng thuận Tendermint và giao diện được sử dụng để xây dựng các ứng dụng với nó. Để biết thêm chi tiết xem phụ lục. Trong thuật toán chịu lỗi Byzantine cổ điển (BFT), mỗi nút có cùng trọng lượng. Trong Tendermint, các nút có giá trị không âm số lượng quyền biểu quyết và các nút có biểu quyết tích cực sức mạnh được gọi là validators. Người xác nhận tham gia vào giao thức đồng thuận bằng cách phát sóng chữ ký mật mã, hoặc phiếu bầu, để thống nhất khối tiếp theo. Quyền biểu quyết của người xác nhận được xác định ngay từ đầu hoặc được thay đổi một cách xác định bởi blockchain, tùy thuộc vào ứng dụng. Ví dụ: trong ứng dụng proof-of-stake chẳng hạn như Trung tâm Cosmos, quyền biểu quyết có thể được xác định bởi số tiền staking token được thế chấp làm tài sản thế chấp. LƯU Ý: Các phân số như ⅔ và ⅓ đề cập đến các phân số của tổng số phiếu bầu công suất, không bao giờ là tổng số validator giây, trừ khi tất cả validators có trọng lượng bằng nhau. >⅔ có nghĩa là “hơn ⅔”, ≥⅓ có nghĩa là “ít nhất ⅓”. Tendermint là giao thức đồng thuận BFT đồng bộ một phần bắt nguồn từ thuật toán đồng thuận DLS [20]. bạc hà là

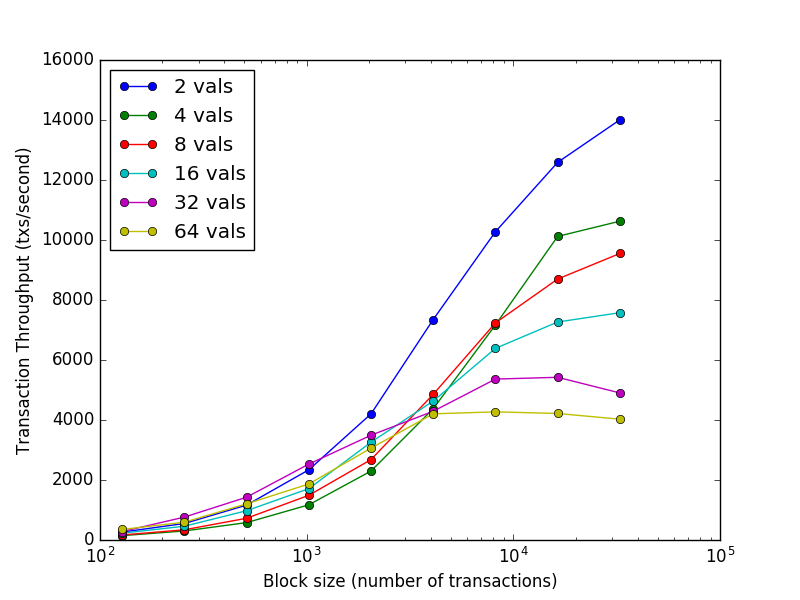

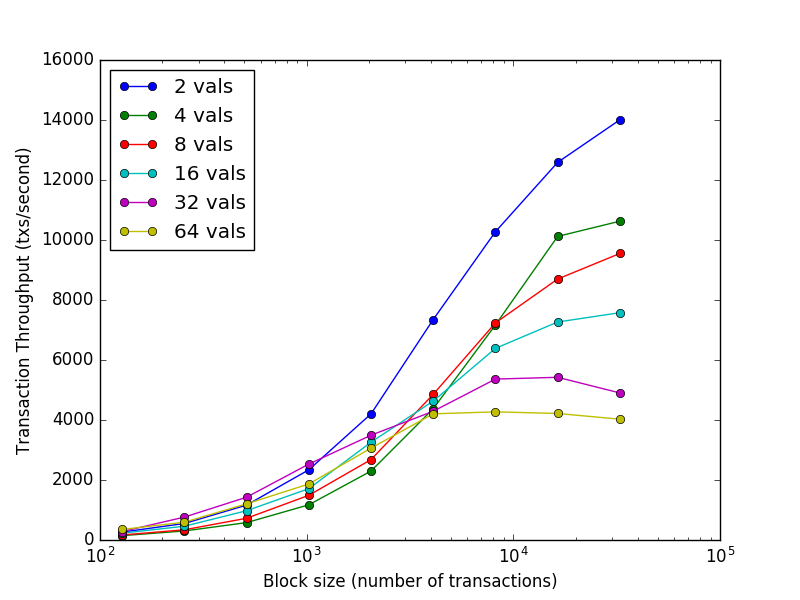

đáng chú ý vì tính đơn giản, hiệu suất và trách nhiệm giải trình của nó. Giao thức yêu cầu một tập hợp validator đã biết yxed, trong đó mỗi validator được xác định bằng khóa chung của họ. Người xác thực cố gắng đạt được sự đồng thuận về từng khối một, trong đó khối là một danh sách của các giao dịch. Việc bỏ phiếu cho sự đồng thuận về một khối tiến hành trong vòng. Mỗi vòng có một người đứng đầu hoặc người đề xuất, người này đề xuất một khối. Sau đó, validator sẽ bỏ phiếu theo từng giai đoạn về việc liệu chấp nhận khối được đề xuất hoặc chuyển sang vòng tiếp theo. các người đề xuất cho một vòng được chọn một cách xác định từ thứ tự danh sách validator, tương ứng với quyền biểu quyết của họ. Các chi tiết đầy đủ của giao thức được mô tả ở đây. Tính bảo mật của Tendermint bắt nguồn từ việc sử dụng Byzantine tối ưu khả năng chịu lỗi thông qua biểu quyết siêu đa số (>⅔) và khóa cơ chế. Cùng nhau, họ đảm bảo rằng: ≥⅓ quyền biểu quyết phải thuộc về Byzantine mới có thể vi phạm an toàn, trong đó có nhiều hơn hai giá trị được cam kết. nếu bất kỳ tập hợp validator nào vi phạm an toàn thành công hoặc thậm chí cố gắng làm như vậy, chúng có thể được xác định bởi giao thức. Cái này bao gồm cả việc bỏ phiếu cho các khối xung đột và phát sóng số phiếu không chính đáng. Mặc dù có sự đảm bảo mạnh mẽ, Tendermint vẫn mang đến những điều đặc biệt hiệu suất. Trong điểm chuẩn của 64 nút được phân bổ trên 7 trung tâm dữ liệu trên 5 châu lục, trên các phiên bản đám mây hàng hóa, Sự đồng thuận của Tendermint có thể xử lý hàng nghìn giao dịch mỗi lần thứ hai, với độ trễ cam kết theo thứ tự từ một đến hai giây. Đáng chú ý là hiệu suất của hơn một nghìn giao dịch trên mỗi thứ hai được duy trì ngay cả trong điều kiện đối nghịch khắc nghiệt, với validator bị lỗi hoặc phát đi các phiếu bầu được tạo ra một cách độc hại. Xem ygure bên dưới để biết chi tiết.

Lợi ích chính của thuật toán đồng thuận của Tendermint được đơn giản hóa bảo mật khách hàng nhẹ, làm cho nó trở thành một ứng cử viên lý tưởng cho thiết bị di động và các trường hợp sử dụng internet của vạn vật. Trong khi ứng dụng khách nhẹ Bitcoin phải đồng bộ hóa chuỗi tiêu đề khối và tìm chuỗi có nhiều bằng chứng nhất về hoạt động, khách hàng của Tendermint chỉ cần theo kịp các thay đổi đến bộ validator, sau đó xác minh >⅔ Cam kết trước trong khối mới nhất để xác định trạng thái mới nhất. Bằng chứng ứng dụng khách ngắn gọn cũng cho phép inter-blockchain giao tiếp. Tendermint có các biện pháp bảo vệ để ngăn ngừa một số các cuộc tấn công đáng chú ý, chẳng hạn như chi tiêu gấp đôi tầm xa mà không bị đe dọa và kiểm duyệt. Những vấn đề này sẽ được thảo luận đầy đủ hơn trong phần phụ lục.Thuật toán đồng thuận Tendermint được triển khai theo cách chương trình có tên Tendermint Core. Tendermint Core là một "công cụ đồng thuận" bất khả tri về ứng dụng có thể biến bất kỳ ứng dụng hộp đen xác định thành một bản sao phân tán blockchain. Tendermint Core kết nối với blockchain ứng dụng thông qua Giao diện chuỗi khối ứng dụng (ABCI) [17]. Vì vậy, ABCI cho phép các ứng dụng blockchain được lập trình ở bất kỳ ngôn ngữ, không chỉ là ngôn ngữ lập trình mà sự đồng thuận công cụ được ghi vào. Ngoài ra, ABCI giúp bạn có thể dễ dàng hoán đổi lớp đồng thuận của bất kỳ ngăn xếp blockchain hiện có nào. Chúng tôi rút ra sự tương tự với tiền điện tử nổi tiếng Bitcoin. Bitcoin là tiền điện tử blockchain trong đó mỗi nút duy trì cơ sở dữ liệu Đầu ra giao dịch chưa chi tiêu (UTXO) đã được kiểm tra đầy đủ. Nếu người ta muốn tạo một hệ thống giống Bitcoin trên ABCI, Tendermint Core sẽ chịu trách nhiệm Chia sẻ khối và giao dịch giữa các nút Thiết lập một trật tự giao dịch chuẩn/bất biến (các blockchain) Trong khi đó, ứng dụng ABCI sẽ chịu trách nhiệm Duy trì cơ sở dữ liệu UTXO Xác thực chữ ký mật mã của các giao dịch Ngăn chặn các giao dịch chi tiêu các khoản tiền không tồn tại Cho phép khách hàng truy vấn cơ sở dữ liệu UTXO Tendermint có thể phân hủy thiết kế blockchain bằng cách cung cấp một API rất đơn giản giữa quá trình đăng ký và quá trình đồng thuận.

Introduction

Le succès combiné de l'écosystème open source, le partage de fichiers décentralisé et les crypto-monnaies publiques ont a inspiré une compréhension que les protocoles Internet décentralisés peut être utilisé pour améliorer radicalement les infrastructures socio-économiques. Nous avons vu des applications blockchain spécialisées comme Bitcoin [1] (un crypto-monnaie), Zerocash [2] (une crypto-monnaie pour la confidentialité), et plateformes smart contract généralisées telles que Ethereum [3], avec d'innombrables applications distribuées pour l'Etherium Virtual Machine (EVM) telle qu'Augur (un marché de prédiction) et TheDAO [4] (un club d'investissement). Cependant, à ce jour, ces blockchain ont souffert de plusieurs d'inconvénients, y compris leur inefficacité énergétique flagrante, leur mauvaise ou des performances limitées et des mécanismes de gouvernance immatures. Propositions visant à augmenter le débit des transactions de Bitcoin, telles que Les témoins séparés [5] et BitcoinNG [6] sont à mise à l'échelle verticale. des solutions qui restent limitées par la capacité d’un seul organisme physique machine, afin de garantir la propriété d'une auditabilité complète. Le Lightning Network [7] peut aider à faire évoluer la transaction Bitcoin

volume en laissant certaines transactions hors du grand livre, et est bien adapté aux micropaiements et à la préservation de la confidentialité rails de paiement, mais peuvent ne pas convenir à des applications plus généralisées besoins de mise à l’échelle. Une solution idéale est celle qui permet à plusieurs blockchain parallèles de interopérer tout en conservant leurs propriétés de sécurité. Cela a s'est avéré difficile, voire impossible, avec proof-of-work. Fusionné l'exploitation minière, par exemple, permet au travail effectué de sécuriser un parent chaîne à réutiliser sur une chaîne enfant, mais les transactions doivent toujours être validé, dans l'ordre, par chaque nœud, et un blockchain fusionné est vulnérable aux attaques si la majorité du pouvoir hashing sur le le parent ne fusionne pas activement l'enfant. Une revue académique d'architectures de réseau blockchain alternatives sont fournies contexte supplémentaire, et nous fournissons des résumés d’autres propositions et leurs inconvénients dans les travaux connexes. Nous présentons ici Cosmos, une nouvelle architecture réseau blockchain qui répond à tous ces problèmes. Cosmos est un réseau de nombreux des blockchain indépendants, appelés zones. Les zones sont alimentées par Tendermint Core [8], qui fournit une haute performance, moteur de consensus cohérent et sécurisé de type PBFT, où des garanties strictes de responsabilité fork s'appliquent au comportement des éléments malveillants. acteurs. L'algorithme de consensus BFT de Tendermint Core est bien adapté pour la mise à l'échelle des proof-of-stake blockchain publics. La première zone sur Cosmos est appelée le hub Cosmos. Le Cosmos Hub est une crypto-monnaie proof-of-stake multi-actifs avec un simple mécanisme de gouvernance qui permet au réseau de s’adapter et mise à niveau. De plus, le hub Cosmos peut être étendu de connecter d’autres zones. Le hub et les zones du réseau Cosmos communiquent avec entre eux via un protocole de communication inter-blockchain (IBC), une sorte d'UDP ou TCP virtuel pour les blockchain. Les jetons peuvent être transféré d’une zone à une autre de manière sécurisée et rapidesans qu’il soit nécessaire d’échanger des liquidités entre zones. Au lieu de cela, tous les transferts inter-zones token passent par le Hub Cosmos, qui garde une trace du montant total de tokens détenu par chaque zone. Le Le hub isole chaque zone de la défaillance des autres zones. Parce que n'importe qui peut connecter une nouvelle zone au hub Cosmos, les zones le permettent pour une compatibilité future avec les nouvelles innovations blockchain. Dans cette section, nous décrivons le protocole de consensus Tendermint et l'interface utilisée pour créer des applications avec. Pour plus détails, voir l'annexe. Dans les algorithmes byzantins classiques de tolérance aux pannes (BFT), chaque nœud a le même poids. Dans Tendermint, les nœuds ont une valeur non négative quantité de pouvoir de vote et nœuds qui ont un vote positif puissance sont appelés validators. Les validateurs participent au protocole de consensus en diffusant des signatures cryptographiques, ou votes, pour se mettre d’accord sur le prochain bloc. Les pouvoirs de vote des validateurs sont déterminés dès la genèse, ou sont modifié de manière déterministe par le blockchain, en fonction du demande. Par exemple, dans une application proof-of-stake telle que le Cosmos Hub, le pouvoir de vote peut être déterminé par le montant de staking tokens cautionné en garantie. REMARQUE : Les fractions telles que ⅔ et ⅓ font référence à des fractions du total des votes. puissance, jamais le nombre total de validator, à moins que tous les validator ont un poids égal. >⅔ signifie « plus de ⅔ », ≥⅓ signifie « au moins ⅓”. Tendermint est un protocole de consensus BFT partiellement synchrone dérivé de l'algorithme de consensus DLS [20]. La menthe tendre est

remarquable par sa simplicité, ses performances et sa responsabilité fork. Le protocole nécessite un ensemble connu et fixe de validator, où chaque validator est identifié par sa clé publique. Les validateurs tentent de parvenir à un consensus sur un bloc à la fois, où un bloc est une liste de transactions. Le vote pour le consensus sur un bloc se déroule dans tours. Chaque tour a un leader, ou proposant, qui propose un bloc. Les validator votent ensuite, par étapes, pour savoir si pour accepter le blocage proposé ou passer au tour suivant. Le le proposant pour un tour est choisi de manière déterministe parmi les liste des validator, proportionnellement à leur pouvoir de vote. Les détails complets du protocole sont décrits ici. La sécurité de Tendermint découle de son utilisation optimale du byzantin tolérance aux pannes via un vote à super majorité (>⅔) et un verrouillage mécanisme. Ensemble, ils veillent à ce que : ≥⅓ du pouvoir de vote doit être byzantin pour provoquer une violation de la sécurité, où plus de deux valeurs sont engagées. si un ensemble de validator réussit à violer la sécurité, ou même tente de le faire, ils peuvent être identifiés par le protocole. Ceci comprend à la fois le vote pour les blocs conflictuels et la diffusion votes injustifiés. Malgré ses fortes garanties, Tendermint offre des performances. Dans des benchmarks de 64 nœuds répartis sur 7 des datacenters sur les 5 continents, sur des instances cloud commodités, Le consensus Tendermint peut traiter des milliers de transactions par deuxièmement, avec des latences de validation de l’ordre d’une à deux secondes. Notamment, la performance de plus d'un millier de transactions par la seconde est maintenue même dans des conditions adverses difficiles, avec validators plante ou diffuse des votes frauduleux. Voir la figure ci-dessous pour plus de détails.

Un avantage majeur de l’algorithme de consensus de Tendermint est la simplification sécurité client légère, ce qui en fait un candidat idéal pour les applications mobiles et cas d'utilisation de l'Internet des objets. Alors qu'un client léger Bitcoin doit se synchroniser chaînes d'en-têtes de bloc et trouver celle avec le plus de preuves de fonctionnent, les clients légers de Tendermint n'ont qu'à suivre les changements à l'ensemble validator, puis vérifiez les >⅔ PreCommits dans le dernier bloc pour déterminer le dernier état. Des épreuves client légères et succinctes permettent également d'inter-blockchain communications. Tendermint dispose de mesures de protection pour empêcher certains attaques notables, comme les doubles dépenses à longue portée sans enjeu et la censure. Ceux-ci sont discutés plus en détail dans l’annexe.L'algorithme de consensus Tendermint est implémenté dans un programme appelé Tendermint Core. Tendermint Core est un « moteur de consensus » indépendant des applications, capable de transformer n'importe quelle application de boîte noire déterministe dans une application répliquée de manière distribuée blockchain. Tendermint Core se connecte aux applications blockchain via l'interface Application Blockchain (ABCI) [17]. Ainsi, ABCI permet de programmer des applications blockchain dans n'importe quel langage, pas seulement le langage de programmation que le consensus moteur est écrit. De plus, ABCI permet de facilement échangez la couche de consensus de toute pile blockchain existante. Nous faisons une analogie avec la célèbre crypto-monnaie Bitcoin. Bitcoin est une crypto-monnaie blockchain où chaque nœud conserve une base de données entièrement auditée sur les résultats des transactions non dépensées (UTXO). Si on voulait créer un système de type Bitcoin au-dessus de ABCI, Tendermint Core serait responsable de Partage de blocs et de transactions entre nœuds Établir un ordre canonique/immuable des transactions (le blockchain) Pendant ce temps, l'application ABCI serait chargée de Maintenance de la base de données UTXO Validation des signatures cryptographiques des transactions Empêcher les transactions de dépenser des fonds inexistants Autoriser les clients à interroger la base de données UTXO Tendermint est capable de décomposer la conception blockchain en offrant une API très simple entre le processus de candidature et processus de consensus.

Cosmos Kiến trúc

Cosmos là mạng gồm các blockchains song song độc lập mỗi cái được hỗ trợ bởi các thuật toán đồng thuận BFT cổ điển như Bạc hà dịu dàng 1. blockchain năm đầu tiên trong mạng này sẽ là Cosmos Hub. các Cosmos Hub kết nối với nhiều blockchain (hoặc vùng) khác thông qua giao thức truyền thông liên blockchain mới. Trung tâm Cosmos theo dõi nhiều loại token và lưu giữ bản ghi tổng số số token trong mỗi vùng được kết nối. Token có thể chuyển từ vùng này sang vùng khác một cách an toàn và nhanh chóng mà không cần trao đổi chất lỏng giữa các vùng, bởi vì tất cả Chuyển tiền liên vùng đi qua Trung tâm Cosmos. Kiến trúc này giải quyết được nhiều vấn đề mà không gian blockchain phải đối mặt ngày nay, chẳng hạn như khả năng tương tác ứng dụng, khả năng mở rộng và khả năng nâng cấp liền mạch. Ví dụ: các vùng bắt nguồn từ Bitcoind, Go-Ethereum, CryptoNote, ZCash hoặc bất kỳ hệ thống blockchain nào đều có thể được cắm vào Cosmos Hub. Những vùng này cho phép Cosmos mở rộng quy mô một cách vô tận để đáp ứng nhu cầu giao dịch toàn cầu. Các khu vực cũng một yt tuyệt vời cho một sàn giao dịch phân tán, sẽ được hỗ trợ như tốt. Cosmos không chỉ là một sổ cái phân tán duy nhất và Cosmos Hub không phải là một khu vườn có tường bao quanh hay trung tâm vũ trụ của nó. Chúng tôi là thiết kế một giao thức cho một mạng lưới sổ cái phân tán mở có thể đóng vai trò là nền tảng mới cho các hệ thống tài chính trong tương lai, dựa trên các nguyên tắc mật mã, kinh tế hợp lý, sự đồng thuận lý thuyết, tính minh bạch và trách nhiệm giải trình. Trung tâm Cosmos là công khai đầu tiên blockchain trong Cosmos Mạng, được hỗ trợ bởi thuật toán đồng thuận BFT của Tendermint. các Dự án nguồn mở Tendermint ra đời vào năm 2014 nhằm giải quyết vấn đề các vấn đề về tốc độ, khả năng mở rộng và môi trường của thuật toán đồng thuận bằng chứng công việc của Bitcoin. Bằng cách sử dụng và cải tiến dựa trên những gì đã được chứng minh

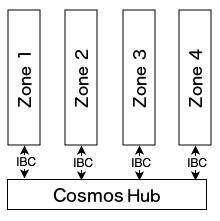

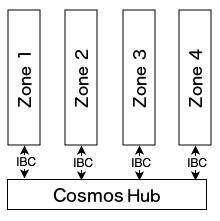

BFT thuật toán được phát triển tại MIT vào năm 1988 [20], Tendermint nhóm là nhóm đầu tiên chứng minh một cách khái niệm proof-of-stake tiền điện tử giải quyết vấn đề không có gì đáng lo ngại phải chịu đựng các loại tiền điện tử thế hệ thứ nhất proof-of-stake như như NXT và BitShares1.0. Ngày nay, thực tế tất cả ví di động Bitcoin đều sử dụng máy chủ đáng tin cậy để cung cấp cho họ xác minh giao dịch. Điều này là do bằng chứng công việc đòi hỏi phải chờ nhiều sự đồng ý trước khi giao dịch có thể được coi là cam kết không thể đảo ngược. Các cuộc tấn công chi tiêu gấp đôi đã được chứng minh trên các dịch vụ như CoinBase. Không giống như các hệ thống đồng thuận blockchain khác, Tendermint cung cấp xác minh thanh toán của khách hàng di động ngay lập tức và được chứng minh là an toàn. Vì Tendermint được thiết kế để không bao giờ phân nhánh nên thiết bị di động ví có thể nhận được xác nhận giao dịch ngay lập tức, điều này làm cho thanh toán đáng tin cậy và thiết thực trở thành hiện thực trên điện thoại thông minh. Cái này có sự phân chia đáng kể cho các ứng dụng Internet of Things như tốt. Trình xác thực trong Cosmos có vai trò tương tự như công cụ khai thác Bitcoin, nhưng thay vào đó hãy sử dụng chữ ký mật mã để bỏ phiếu. Trình xác nhận là máy móc an toàn, chuyên dụng chịu trách nhiệm thực hiện khối. Những người không phảivalidator có thể ủy quyền staking token của họ (được gọi là “nguyên tử”) cho bất kỳ validator nào để kiếm một phần phí khối và nguyên tử phần thưởng, nhưng họ có nguy cơ bị trừng phạt (chém) nếu đại biểu validator bị hack hoặc vi phạm giao thức. Đã được chứng minh đảm bảo an toàn của sự đồng thuận Tendermint BFT và tài sản thế chấp tiền gửi của các bên liên quan–validators và người được ủy quyền–cung cấp bảo mật có thể chứng minh, định lượng được cho các nút và máy khách hạng nhẹ. Sổ cái công khai được phân phối phải có cấu trúc và hệ thống quản trị. Bitcoin dựa vào Bitcoin Foundation vàkhai thác để phối hợp nâng cấp, nhưng đây là một quá trình chậm. Ethereum chia thành ETH và ETC sau khi hard fork để giải quyết Vụ hackDAO, phần lớn là do không có hợp đồng xã hội trước đó cũng như cơ chế đưa ra các quyết định đó. Người xác nhận và người ủy quyền trên Trung tâm Cosmos có thể bỏ phiếu đề xuất có thể thay đổi các tham số đặt trước của hệ thống tự động (chẳng hạn như giới hạn khối gas), phối hợp nâng cấp, như cũng như bỏ phiếu về việc sửa đổi hiến pháp mà con người có thể đọc được chi phối các chính sách của Cosmos Hub. Hiến pháp cho phép sự gắn kết giữa các bên liên quan về các vấn đề như trộm cắp và lỗi (chẳng hạn như sự cố TheDAO), cho phép xử lý nhanh hơn và độ phân giải sạch hơn. Mỗi khu vực cũng có thể có hiến pháp và quản lý riêng cơ chế nữa. Ví dụ: Trung tâm Cosmos có thể có hiến pháp thực thi tính bất biến tại Hub (không quay lui, lưu lại các lỗi trong quá trình triển khai nút Trung tâm Cosmos), trong khi mỗi khu vực có thể thiết lập chính sách riêng của mình về việc khôi phục. Bằng cách cho phép khả năng tương tác giữa các vùng chính sách khác nhau, Mạng Cosmos mang đến cho người dùng sự tự do tối đa và tiềm năng thử nghiệm không được phép. Ở đây chúng tôi mô tả một mô hình mới về phân quyền và khả năng mở rộng. Cosmos là mạng gồm nhiều blockchain được cung cấp bởi Bạc hà. Trong khi các đề xuất hiện tại nhằm mục đích tạo ra một “khu vực duy nhất blockchain” với tổng số đơn đặt hàng giao dịch toàn cầu, Cosmos cho phép nhiều blockchain chạy đồng thời với nhau trong khi vẫn duy trì khả năng tương tác. Về cơ bản, Trung tâm Cosmos quản lý nhiều blockchain được gọi là "vùng" (đôi khi được gọi là "phân đoạn", trong tham chiếu đến kỹ thuật mở rộng quy mô cơ sở dữ liệu được gọi là “sharding”).

Một luồng liên tục các cam kết khối gần đây từ các khu vực được đăng trên Hub cho phép Hub theo dõi trạng thái của từng vùng. Tương tự như vậy, mỗi vùng sẽ cập nhật trạng thái của Hub (nhưng các vùng không theo kịp nhau ngoại trừ gián tiếp thông qua trung tâm). Các gói thông tin sau đó được truyền đi từ một vùng này sang vùng khác bằng cách đăng Merkle-proofs làm bằng chứng cho thấy thông tin đã được gửi và nhận. Cơ chế này được gọi là liên lạc giữa blockchain hoặc gọi tắt là IBC. Bản thân bất kỳ vùng nào cũng có thể là trung tâm để tạo thành biểu đồ không theo chu kỳ, nhưng để rõ ràng, chúng tôi sẽ chỉ mô tả những điều đơn giản tập đoàn nơi chỉ có một trung tâm và nhiều trung tâm không phải là trung tâm khu. Trung tâm Cosmos là blockchain lưu trữ nhiều nội dung sổ cái phân tán, trong đó token có thể được giữ bởi người dùng cá nhân hoặc theo từng khu vực. Những token này có thể được di chuyển từ một vùng tới gói khác trong gói IBC đặc biệt được gọi là "gói tiền xu". Trung tâm là chịu trách nhiệm bảo toàn tính bất biến toàn cục của tổng số lượng của mỗi token trên các vùng. IBC gói tiền xu giao dịch phải được cam kết bởi người gửi, trung tâm và người nhận blockchains.Vì Trung tâm Cosmos đóng vai trò là sổ cái trung tâm cho toàn bộ hệ thống, tính bảo mật của Hub là hết sức quan trọng. Trong khi mỗi vùng có thể là Tendermint blockchain được bảo mật bởi ít nhất là 4 (hoặc thậm chí ít hơn nếu không cần sự đồng thuận BFT), Hub phải được bảo mật bằng một tập hợp validator phi tập trung toàn cầu có thể chịu được các tình huống tấn công nghiêm trọng nhất, chẳng hạn như phân vùng mạng lục địa hoặc một cuộc tấn công do quốc gia tài trợ. Vùng Cosmos là blockchain độc lập trao đổi IBC tin nhắn với Hub. Từ quan điểm của Hub, một vùng là một tài khoản đa chữ ký thành viên năng động đa tài sản có thể gửi và nhận token bằng gói IBC. Giống như một tài khoản tiền điện tử, một vùng không thể chuyển nhiều hơn token giây nó có nhưng có thể nhận token từ những người khác có chúng. Một khu vực có thể được chỉ định là "nguồn" của một hoặc nhiều loại token, cấp cho nó quyền cung cấp token nguồn cung cấp đó. Các nguyên tử của Cosmos Hub có thể được đặt cọc bởi validator của một vùng được kết nối với Hub. Trong khi các cuộc tấn công chi tiêu gấp đôi vào các khu vực này sẽ dẫn đến việc cắt giảm các nguyên tử với khả năng phân chia của Tendermint, một khu vực có >⅔ quyền biểu quyết Byzantine có thể cam kết trạng thái không hợp lệ. Trung tâm Cosmos không xác minh hoặc thực hiện các giao dịch đã cam kết trên các vùng khác, do đó, trách nhiệm của người dùng là gửi token tới các vùng mà họ tin tưởng. Trong tương lai, hệ thống quản trị của Hub Cosmos có thể vượt qua Hub đề xuất cải tiến giải thích cho các lỗi vùng. cho ví dụ: chuyển khoản đi token từ một số (hoặc tất cả) khu vực có thể được điều chỉnh để cho phép ngắt mạch khẩn cấp các khu vực (tạm dừng token chuyển) khi phát hiện một cuộc tấn công. Bây giờ chúng ta xem xét cách Hub và các vùng giao tiếp với nhau khác. Ví dụ: nếu có ba blockchain, “Zone1”, “Zone2”,

và “Hub”, đồng thời chúng tôi mong muốn “Zone1” tạo ra gói tin được gửi đến cho “Zone2” đi qua “Hub”. Để di chuyển một gói từ một blockchain cho người khác, bằng chứng được đăng trên chuỗi nhận. Bằng chứng chỉ ra rằng chuỗi gửi đã xuất bản một gói cho điểm đến được cho là. Để chuỗi nhận kiểm tra bằng chứng này, nó phải có khả năng theo kịp các tiêu đề khối của người gửi. Cái này cơ chế tương tự như cơ chế được sử dụng bởi sidechains, đòi hỏi hai chuỗi tương tác để nhận biết nhau thông qua một luồng hai chiều của các gói dữ liệu chứng minh sự tồn tại (giao dịch). Giao thức IBC có thể được loại bỏ một cách tự nhiên bằng cách sử dụng hai loại giao dịch: giao dịch IBCBlockCommitTx , cho phép blockchain để chứng minh cho bất kỳ người quan sát nào về khối gần đây nhất của nó-hash, và giao dịch IBCPacketTx , cho phép blockchain chứng minh cho bất kỳ người quan sát nào rằng gói đã cho thực sự đã được xuất bản bởi ứng dụng của người gửi, thông qua Merkle-proof đến gần đây khối-hash. Bằng cách chia cơ chế IBC thành hai giao dịch riêng biệt, chúng tôi cho phép cơ chế thị trường phí gốc của chuỗi tiếp nhận xác định gói nào được cam kết (tức là đã được xác nhận), trong khi cho phép hoàn toàn tự do trong chuỗi gửi về cách thức nhiều gói gửi đi được cho phép. Trong ví dụ trên, để cập nhật block-hash của "Zone1" trên “Hub” (hoặc của “Hub” trên “Zone2”), IBCBlockCommitTxgiao dịch phải được đăng trên “Hub” với khối-hash của “Zone1” (hoặc trên "Zone2" có khối-hash của “Hub”). Xem IBCBlockCommitTx và IBCPacketTx để biết thêm thông tin trên hai loại giao dịch IBC. Theo cách tương tự, Bitcoin sẽ an toàn hơn bằng cách được phân phối, sổ cái được sao chép hàng loạt, chúng ta có thể làm cho các sàn giao dịch ít bị tấn công hơn hack bên ngoài và bên trong bằng cách chạy nó trên blockchain. Chúng tôi gọi đây là một cuộc trao đổi phân tán. Cái mà cộng đồng tiền điện tử gọi là phi tập trung Exchange ngày nay dựa trên một thứ gọi là giao dịch “chuỗi chéo nguyên tử” (AXC). Với giao dịch AXC, hai người dùng trên hai chuỗi khác nhau có thể thực hiện hai giao dịch chuyển khoản được cam kết cùng nhau trên cả hai sổ cái hoặc không có gì cả (tức là về mặt nguyên tử). Ví dụ: hai người dùng có thể giao dịch bitcoin lấy ether (hoặc bất kỳ hai token nào trên hai sổ cái khác nhau) sử dụng giao dịch AXC, mặc dù Bitcoin và Ethereum không được kết nối với nhau khác. Lợi ích của việc thực hiện trao đổi trên các giao dịch AXC là rằng cả hai người dùng đều không cần phải tin tưởng lẫn nhau hoặc việc kết hợp giao dịch dịch vụ. Nhược điểm là cả hai bên cần trực tuyến để thương mại xảy ra. Một loại sàn giao dịch phi tập trung khác là sàn giao dịch được nhân rộng hàng loạt trao đổi phân phối tự chạy blockchain. Người dùng trên loại sàn giao dịch này có thể gửi lệnh giới hạn và chuyển giao tắt máy tính và giao dịch có thể được thực hiện mà người dùng không cần phải trực tuyến. blockchain thay mặt khớp và hoàn tất giao dịch của người buôn bán.

Cosmos Architecture

Cosmos est un réseau de blockchain parallèles indépendants qui sont chacun alimenté par des algorithmes de consensus classiques BFT comme Menthe tendre 1. La première blockchain de ce réseau sera le Cosmos Hub. Le Cosmos Hub se connecte à de nombreux autres blockchain (ou zones) via un nouveau protocole de communication inter-blockchain. Le hub Cosmos suit de nombreux types token et conserve une trace du total nombre de token dans chaque zone connectée. Les jetons peuvent être transféré d’une zone à une autre de manière sécurisée et rapide sans avoir besoin d'un échange liquide entre zones, car tout les transferts de pièces inter-zones passent par le Hub Cosmos. Cette architecture résout de nombreux problèmes que l'espace blockchain auxquels sont confrontés aujourd'hui, tels que l'interopérabilité des applications, l'évolutivité et évolutivité transparente. Par exemple, les zones dérivées de Bitcoind, Go-Ethereum, CryptoNote, ZCash ou tout autre système blockchain peut être branché sur le hub Cosmos. Ces zones permettent à Cosmos de évoluer à l’infini pour répondre à la demande mondiale de transactions. Les zones sont également un excellent outil pour un échange distribué, qui sera pris en charge en tant que eh bien. Cosmos n'est pas qu'un seul grand livre distribué, et le Cosmos Hub n’est pas un jardin clos ni le centre de son univers. Nous sommes concevoir un protocole pour un réseau ouvert de registres distribués qui peut servir de nouvelle base aux futurs systèmes financiers, basé sur les principes de la cryptographie, d'une économie saine et du consensus théorie, transparence et responsabilité. Le Cosmos Hub est le premier blockchain public du Cosmos Réseau, alimenté par l'algorithme de consensus BFT de Tendermint. Le Le projet open source Tendermint est né en 2014 pour répondre au la vitesse, l'évolutivité et les problèmes environnementaux de l'algorithme de consensus de preuve de travail de Bitcoin. En utilisant et en améliorant des solutions éprouvées

BFT algorithmes développés au MIT en 1988 [20], le Tendermint L'équipe a été la première à démontrer conceptuellement un proof-of-stake crypto-monnaie qui résout le problème de l'enjeu nul subi par les crypto-monnaies proof-of-stake de première génération telles que comme NXT et BitShares1.0. Aujourd'hui, pratiquement tous les portefeuilles mobiles Bitcoin utilisent des serveurs de confiance pour fournissez-leur la vérification des transactions. En effet, la preuve de travail nécessite d'attendre de nombreuses confirmations avant qu'un la transaction peut être considérée comme irréversiblement engagée. Des attaques à double dépense ont déjà été démontrées sur des services comme CoinBase. Contrairement aux autres systèmes de consensus blockchain, Tendermint propose vérification instantanée et prouvée des paiements des clients mobiles. Puisque le Tendermint est conçu pour ne jamais bifurquer du tout, les appareils mobiles les portefeuilles peuvent recevoir une confirmation de transaction instantanée, ce qui rend les paiements sans confiance et pratiques sont une réalité sur les smartphones. Ceci a des implications importantes pour les applications de l'Internet des objets, car eh bien. Les validateurs de Cosmos ont un rôle similaire à celui des mineurs de Bitcoin, mais utilisez plutôt des signatures cryptographiques pour voter. Les validateurs sont des machines sécurisées et dédiées qui sont responsables de la validation blocs. Les non-validator peuvent déléguer leurs staking token (appelés "atomes") à n'importe quel validator pour gagner une partie des frais forfaitaires et des atomes récompenses, mais ils encourent le risque d'être punis (coupés) si le le délégué validator est piraté ou viole le protocole. Le éprouvé les garanties de sécurité du consensus Tendermint BFT et les garanties dépôt des parties prenantes – validators et délégants – fournir sécurité prouvable et quantifiable pour les nœuds et les clients légers. Les grands livres publics distribués devraient avoir une constitution et un système de gouvernance. Bitcoin s'appuie sur la Fondation Bitcoin etl'exploitation minière pour coordonner les mises à niveau, mais c'est un processus lent. Ethereum s'est divisé en ETH et ETC après avoir difficilement résolu Le DAO hack, en grande partie parce qu'il n'y avait pas de contrat social préalable ni aucun mécanisme pour prendre de telles décisions. Les validateurs et les délégués du hub Cosmos peuvent voter sur propositions qui peuvent modifier les paramètres prédéfinis du système automatiquement (comme la limite de gaz du bloc), coordonner les mises à niveau, comme ainsi que voter sur les amendements à la constitution lisible par l'homme qui régissent les politiques du Hub Cosmos. La Constitution permet une cohésion entre les parties prenantes sur des questions telles que le vol et les bugs (tels que l'incident TheDAO), permettant une intervention plus rapide et résolution plus propre. Chaque zone peut également avoir sa propre constitution et sa propre gouvernance mécanisme également. Par exemple, le hub Cosmos pourrait avoir un constitution qui impose l'immuabilité au Hub (pas de rollbacks, sauf pour les bogues de l'implémentation du nœud Hub Cosmos), tandis que chaque zone peut définir ses propres politiques concernant les restaurations. En permettant l'interopérabilité entre les différentes zones politiques, le Le réseau Cosmos offre à ses utilisateurs une liberté et un potentiel ultimes pour expérimentation sans autorisation. Nous décrivons ici un nouveau modèle de décentralisation et d'évolutivité. Cosmos est un réseau de nombreux blockchain alimentés par Menthe tendre. Alors que les propositions existantes visent à créer un « blockchain » avec l'ordre global total des transactions, Cosmos permet à plusieurs blockchain de s'exécuter simultanément les uns avec les autres tout en conservant l'interopérabilité. A la base, le Hub Cosmos gère de nombreux blockchains appelés « zones » (parfois appelés « fragments », en référence à la technique de mise à l’échelle de la base de données connue sous le nom de « sharding »).

Un flux constant de validations de blocs récentes provenant de zones publiées sur le Hub permet au Hub de suivre l'état de chaque zone. De même, chaque zone suit l'état du Hub (mais les zones ne se suivent pas, sauf indirectement à travers le Moyeu). Des paquets d'informations sont ensuite communiqués à partir d'un zone à une autre en affichant des preuves Merkle comme preuve que le les informations ont été envoyées et reçues. Ce mécanisme est appelé communication inter-blockchain, ou IBC pour faire court. N'importe laquelle des zones peut elle-même être des hubs pour former un graphe acyclique, mais par souci de clarté, nous décrirons uniquement le simple conyguration où il n'y a qu'un seul hub et de nombreux non-hub zones. Le Cosmos Hub est un blockchain qui héberge un multi-actifs grand livre distribué, où les token peuvent être détenus par des utilisateurs individuels ou par zones elles-mêmes. Ces token peuvent être déplacés d'une zone à un autre dans un paquet spécial IBC appelé « paquet de pièces ». Le moyeu est chargé de préserver l’invariance globale du total montant de chaque token dans les zones. IBC paquet de pièces les transactions doivent être validées par l'expéditeur, le hub et le destinataire blockchains.Étant donné que le hub Cosmos agit comme le grand livre central pour l'ensemble système, la sécurité du Hub est d’une importance primordiale. Tandis que chaque zone peut être un Tendermint blockchain sécurisé par seulement 4 (ou même moins si le consensus BFT n'est pas nécessaire), le Hub doit être sécurisé par un ensemble globalement décentralisé de validator qui peut résister aux scénarios d'attaque les plus sévères, tels qu'un partition du réseau continental ou attaque parrainée par un État-nation. Une zone Cosmos est une zone blockchain indépendante qui échange IBC messages avec le Hub. Du point de vue du Hub, une zone est un compte multi-signatures à adhésion dynamique multi-actifs qui peut envoyer et recevoir des token en utilisant des paquets IBC. Comme un compte de crypto-monnaie, une zone ne peut pas transférer plus de tokens que il l'a fait, mais peut recevoir des token d'autres personnes qui les possèdent. Une zone peut être désigné comme une « source » d'un ou plusieurs types token, lui accordant le pouvoir d'augmenter cet approvisionnement token. Les atomes du Hub Cosmos peuvent être jalonnés par les validator d'une zone connecté au Hub. Tandis que les attaques à double dépense sur ces zones entraînerait la réduction des atomes avec la responsabilité fork de Tendermint, une zone où >⅔ du pouvoir de vote sont Les Byzantins peuvent commettre un état invalide. Le hub Cosmos ne vérifier ou exécuter des transactions validées sur d'autres zones, il est donc la responsabilité des utilisateurs d’envoyer des token aux zones en lesquelles ils ont confiance. À l'avenir, le système de gouvernance du Hub Cosmos pourrait réussir des propositions d'amélioration qui tiennent compte des défaillances de zone. Pour Par exemple, les transferts sortants token depuis certaines (ou toutes) zones peuvent être étranglé pour permettre la coupure de circuit d'urgence des zones (un arrêt temporaire des transferts token) lorsqu'une attaque est détectée. Voyons maintenant comment le Hub et les zones communiquent entre eux. autre. Par exemple, s'il y a trois blockchain, "Zone1", "Zone2",

et « Hub », et nous souhaitons que « Zone1 » produise un paquet destiné pour « Zone2 » en passant par « Hub ». Pour déplacer un paquet d'un blockchain à un autre, un BAT est affiché sur la chaîne de réception. La preuve indique que la chaîne d'envoi a publié un paquet pour le destination présumée. Pour que la chaîne de réception puisse vérifier cette preuve, il doit être capable de suivre les en-têtes de bloc de l’expéditeur. Ceci Le mécanisme est similaire à celui utilisé par les sidechains, ce qui nécessite deux chaînes en interaction pour prendre conscience l'une de l'autre via un flux bidirectionnel de datagrammes de preuve d'existence (transactions). Le protocole IBC peut naturellement être défini à l'aide de deux types de transactions : une transaction IBCBlockCommitTx , qui permet un blockchain pour prouver à tout observateur de son bloc le plus récent-hash, et une transaction IBCPacketTx , qui permet à un blockchain de prouver à tout observateur que le paquet donné a bien été publié par l’application de l’expéditeur, via une preuve Merkle au récent bloc-hash. En divisant la mécanique IBC en deux transactions distinctes, nous permettre au mécanisme de marché des frais natifs de la chaîne de réception de déterminer quels paquets sont validés (c'est-à-dire reconnus), tandis que permettant une liberté totale sur la chaîne d'envoi quant à la manière dont de nombreux paquets sortants sont autorisés. Dans l'exemple ci-dessus, afin de mettre à jour le bloc-hash de "Zone1" sur « Hub » (ou de « Hub » sur « Zone2 »), un IBCBlockCommitTxla transaction doit être publiée sur « Hub » avec le bloc-hash de « Zone1 » (ou sur « Zone2 » avec le bloc-hash de « Hub »). Voir IBCBlockCommitTx et IBCPacketTx pour plus d'informations. sur les deux types de transactions IBC. De la même manière que Bitcoin est plus sécurisé en étant distribué, grand livre répliqué en masse, nous pouvons rendre les échanges moins vulnérables aux hacks externes et internes en l'exécutant sur le blockchain. Nous appelez cela un échange distribué. Ce que la communauté des cryptomonnaies appelle un système décentralisé Aujourd’hui, les échanges sont basés sur ce que l’on appelle des transactions « atomiques crosschain » (AXC). Avec une transaction AXC, deux utilisateurs sur deux chaînes différentes peuvent effectuer deux transactions de transfert qui sont engagés ensemble sur les deux registres, ou aucun (c'est-à-dire atomiquement). Par exemple, deux utilisateurs peuvent échanger des bitcoins contre de l'éther (ou deux token sur deux grands livres différents) en utilisant les transactions AXC, même si Bitcoin et Ethereum ne sont pas connectés l'un à l'autre autre. L'avantage d'exécuter un échange sur les transactions AXC est qu'aucun utilisateur n'a besoin de se faire confiance ni de se faire confiance service. L'inconvénient est que les deux parties doivent être en ligne pour le commerce ait lieu. Un autre type d'échange décentralisé est un échange répliqué en masse. échange distribué qui fonctionne tout seul blockchain. Utilisateurs sur ce type d'échange peut soumettre un ordre limité et transformer son ordinateur éteint, et la transaction peut s'exécuter sans que l'utilisateur soit en ligne. Le blockchain correspond et termine la transaction au nom du commerçant.

Ứng dụng

Một sàn giao dịch tập trung có thể tạo ra một sổ đặt hàng có giới hạn sâu đơn đặt hàng và do đó thu hút nhiều thương nhân hơn. Thanh khoản ngày càng nhiều tính thanh khoản trong thế giới trao đổi và do đó có một mạng lưới mạnh mẽ hiệu ứng (hoặc ít nhất là hiệu ứng người thắng được nhiều nhất) trong trao đổi kinh doanh. Người dẫn đầu hiện tại về trao đổi tiền điện tử là Poloniex với khối lượng giao dịch trong 24 giờ là 20 triệu USD và ở vị trí thứ hai là Bitynex với khối lượng 24 giờ là 5 triệu USD. Với mạng lưới mạnh mẽ như vậy có hiệu lực, các sàn giao dịch phi tập trung dựa trên AXC khó có thể giành được khối lượng trên các sàn giao dịch tập trung. Đối với một nền tảng phi tập trung trao đổi để cạnh tranh với một sàn giao dịch tập trung, nó sẽ cần để hỗ trợ sổ đặt hàng sâu với các đơn đặt hàng giới hạn. Chỉ có một phân phối trao đổi trên blockchain có thể cung cấp điều đó. Tendermint cung cấp thêm lợi ích cho giao dịch nhanh hơn cam kết. Bằng cách ưu tiên khả năng hoạt động nhanh chóng mà không phải hy sinh tính nhất quán, các vùng trong Cosmos có thể thúc đẩy giao dịch nhanh chóng – cho cả giao dịch đặt hàng trao đổi cũng như IBC token chuyển tới và từ các khu vực khác. Với tình trạng trao đổi tiền điện tử ngày nay, một điều tuyệt vời ứng dụng cho Cosmos là sàn giao dịch phân tán (còn gọi là Cosmos DEX). Năng lực thông lượng giao dịch cũng như độ trễ cam kết có thể tương đương với độ trễ của tập trung trao đổi. Nhà giao dịch có thể gửi lệnh giới hạn có thể được thực hiện mà không cần cả hai bên phải trực tuyến. Và với Tendermint, trung tâm Cosmos và IBC, nhà giao dịch có thể chuyển tiền vào và ra trao đổi đến và đi từ các khu vực khác với tốc độ. Vùng đặc quyền có thể đóng vai trò là nguồn của token cầu nối của một loại tiền điện tử khác. Một cây cầu tương tự như mối quan hệ giữa trung tâm và vùng Cosmos; cả hai đều phải theo kịp các khối mới nhất của khối kia để xác minh bằng chứng rằng token có chuyển từ cái này sang cái khác. "Khu vực cầu" trên Cosmos mạng theo kịp Hub cũng như các mạng khác

tiền điện tử. Việc chuyển hướng qua vùng cầu cho phép logic của Hub vẫn đơn giản và không thể tin được đối với những người khác blockchain chiến lược đồng thuận như proof-of-work của Bitcoin khai thác mỏ. Mỗi vùng cầu validator sẽ chạy một hệ thống được hỗ trợ bởi Tendermint blockchain với ứng dụng cầu nối ABCI đặc biệt nhưng cũng có nút đầy đủ của “nguồn gốc” blockchain. Khi các khối mới được khai thác ở điểm gốc, vùng cầu validators sẽ đi đến thống nhất về các khối đã cam kết bằng cách ký tên và chia sẻ quan điểm địa phương tương ứng của họ về nguồn gốc blockchain tiền boa. Khi một bridge-zone nhận được khoản thanh toán từ nguồn gốc (và sự đồng ý đầy đủ đã được đồng ý đã được nhìn thấy trong vụ án của chuỗi PoW chẳng hạn như Ethereum hoặc Bitcoin), tương ứng tài khoản được tạo trên bridge-zone với số dư đó. Trong trường hợp Ethereum, bridge-zone có thể chia sẻ tương tự validator-được đặt làm Trung tâm Cosmos. Về phía Ethereum ( Origin), một hợp đồng bắc cầu sẽ cho phép người nắm giữ ether gửi ether tới bridge-zone bằng cách gửi nó tới bridge-contract trên Ethereum. Sau khi hợp đồng cầu nối nhận được ether, không thể rút ether trừ khi có gói IBC thích hợp được nhận bởi hợp đồng cầu từ khu vực cầu. các hợp đồng cầu nối theo dõi tập hợp validator của vùng cầu, trong đó có thể giống hệt với bộ validator của Hub Cosmos. Trong trường hợp Bitcoin, khái niệm này tương tự ngoại trừ việc thay vì một hợp đồng cầu nối duy nhất, mỗi UTXO sẽ được kiểm soát bởi một ngưỡng công bố P2SH đa chữ ký. Do những hạn chế của hệ thống P2SH, người ký không thể giống với Cosmos Bộ trung tâm validator.Ether trên vùng cầu (“bridged-ether”) có thể được chuyển sang và từ Hub, sau đó bị hủy bởi một giao dịch gửi nó đến một địa chỉ rút tiền cụ thể trên Ethereum. Một IBC gói chứng minh rằng giao dịch xảy ra trên bridge-zone có thể được đăng lên hợp đồng cầu nối Ethereum để cho phép ether được rút lại. Trong trường hợp Bitcoin, hệ thống tập lệnh bị hạn chế khiến nó khó có thể phản ánh cơ chế chuyển tiền IBC. Mỗi UTXO có bản công bố độc lập riêng, vì vậy mọi UTXO đều phải được di chuyển sang UTXO mới khi có thay đổi trong tập hợp Bitcoin người ký khế ước. Một giải pháp là nén và giải nén bộ UTXO nếu cần để giữ tổng số trong số UTXO giây bị hỏng. Rủi ro của một hợp đồng bắc cầu như vậy là có thể xảy ra validator lừa đảo. ≥⅓ Quyền biểu quyết của Byzantine có thể gây ra fork, rút ether từ hợp đồng cầu trên Ethereum trong khi vẫn giữ cầu nối trên vùng cầu. Tệ hơn nữa, >⅔ Quyền biểu quyết của Byzantine có thể ăn cắp ether hoàn toàn từ những người đã gửi nó đến hợp đồng cầu nối bằng cách đi chệch khỏi logic bắc cầu ban đầu của vùng cầu. Có thể giải quyết những vấn đề này bằng cách thiết kế cây cầu phù hợp hoàn toàn chịu trách nhiệm. Ví dụ: tất cả các gói IBC, từ trung tâm và nguồn gốc, có thể yêu cầu xác nhận của bridge-zone trong theo cách mà tất cả các chuyển đổi trạng thái của vùng cầu có thể được được thách thức và xác minh một cách hiệu quả bởi trung tâm hoặc nguồn gốc hợp đồng cầu đường. Hub và nguồn gốc phải cho phép các bridgezone validator gửi tài sản thế chấp và token chuyển ra khỏi hợp đồng bắc cầu sẽ bị trì hoãn (và tài sản thế chấp sẽ được hủy bỏ khoảng thời gian đủ dài) để cho phép mọi thách thức được thực hiện bởi kiểm toán viên độc lập. Chúng tôi để lại thiết kế của thông số kỹ thuật và việc triển khai hệ thống này mở như một tương lai Cosmos

đề xuất cải tiến sẽ được Trung tâm Cosmos thông qua hệ thống quản trị. Giải quyết vấn đề mở rộng quy mô là một vấn đề mở đối với Ethereum. Hiện tại, các nút Ethereum xử lý mọi giao dịch và cũng lưu trữ tất cả các trạng thái. liên kết. Vì Tendermint có thể thực hiện các khối nhanh hơn nhiều so với Ethereum proof-of-work, EVM khu vực được hỗ trợ bởi sự đồng thuận của Tendermint và hoạt động trên bridged-ether có thể mang lại hiệu suất cao hơn cho Ethereum blockchains. Ngoài ra, mặc dù Trung tâm Cosmos và IBC cơ chế gói không cho phép logic hợp đồng tùy ý thực chất nó có thể được sử dụng để phối hợp các chuyển động token giữa Ethereum hợp đồng chạy trên các vùng khác nhau, cung cấp nền tảng cho việc mở rộng quy mô token lấy trung tâm Ethereum thông qua phân mảnh. Cosmos vùng chạy logic ứng dụng tùy ý, được xác định tại thời điểm bắt đầu vòng đời của vùng và có thể được cập nhật theo thời gian bởi sự quản lý. Tính linh hoạt như vậy cho phép các vùng Cosmos đóng vai trò là cầu nối với các loại tiền điện tử khác như Ethereum hoặc Bitcoin và nó cũng cho phép các dẫn xuất của blockchain đó, sử dụng cùng một cơ sở mã nhưng với bộ validator khác và phân phối ban đầu. Điều này cho phép nhiều loại tiền điện tử hiện có các khuôn khổ, chẳng hạn như của Ethereum, Zerocash, Bitcoin, CryptoNote, v.v., sẽ được sử dụng với Tendermint Core, một công cụ đồng thuận hiệu suất cao hơn, trên một mạng chung, mở ra cơ hội to lớn cho khả năng tương tác giữa nền tảng. Hơn nữa, với tư cách là nhiều nội dung blockchain, một giao dịch có thể chứa nhiều đầu vào và đầu ra, trong đó mỗi đầu vào có thể là bất kỳ loại token nào, cho phép Cosmos phân phát trực tiếp dưới dạng một nền tảng trao đổi phi tập trung, mặc dù các đơn đặt hàng được giả địnhđể được khớp thông qua các nền tảng khác. Ngoài ra, một vùng có thể phục vụ như một sàn giao dịch có khả năng chịu lỗi phân tán (với sổ đặt hàng), có thể là một cải tiến nghiêm ngặt so với tập trung hiện có trao đổi tiền điện tử có xu hướng bị hack theo thời gian. Các vùng cũng có thể đóng vai trò là phiên bản doanh nghiệp được blockchain hỗ trợ và các hệ thống chính phủ, nơi các phần của một dịch vụ cụ thể theo truyền thống được điều hành bởi một tổ chức hoặc một nhóm tổ chức thay vào đó được chạy dưới dạng ứng dụng ABCI trên một vùng nhất định, cho phép nó kế thừa tính bảo mật và khả năng tương tác của công chúng Cosmos mạng mà không hy sinh quyền kiểm soát cơ bản dịch vụ. Do đó, Cosmos có thể mang lại những điều tốt nhất cho cả hai thế giới các tổ chức đang tìm cách sử dụng công nghệ blockchain nhưng ai cảnh giác với việc từ bỏ hoàn toàn quyền kiểm soát cho một bên thứ ba được phân phối bữa tiệc. Một số người cho rằng vấn đề lớn với việc ủng hộ tính nhất quán các thuật toán đồng thuận như Tendermint là bất kỳ mạng nào phân vùng khiến không có phân vùng duy nhất có >⅔ quyền biểu quyết (ví dụ: ≥⅓ chuyển sang sử dụng zine) sẽ ngăn chặn hoàn toàn sự đồng thuận. Kiến trúc Cosmos có thể giúp giảm thiểu vấn đề này bằng cách sử dụng một trung tâm toàn cầu với các khu tự trị khu vực, nơi quyền biểu quyết cho mỗi khu vực được phân bổ dựa trên một địa lý chung khu vực. Ví dụ, một mô hình chung có thể dành cho cá nhân thành phố hoặc khu vực để vận hành các khu vực riêng của họ trong khi chia sẻ trung tâm chung (ví dụ: Trung tâm Cosmos), cho phép hoạt động của thành phố tồn tại trong trường hợp trung tâm tạm dừng do mạng tạm thời phân vùng. Lưu ý rằng điều này cho phép thực tế về địa chất, chính trị và các tính năng cấu trúc liên kết mạng cần được xem xét trong việc thiết kế mạnh mẽ các hệ thống có khả năng chịu lỗi liên kết.

NameCoin là một trong những blockchain đầu tiên cố gắng giải quyết vấn đề vấn đề phân giải tên bằng cách điều chỉnh Bitcoin blockchain. Thật không may, đã có một số vấn đề với cách tiếp cận này. Với Namecoin, chúng tôi có thể xác minh rằng, chẳng hạn như @satoshi đã được đăng ký với một khóa công khai cụ thể tại một thời điểm nào đó trong quá khứ, nhưng chúng tôi không biết liệu khóa công khai đã được được cập nhật gần đây trừ khi chúng tôi tải xuống tất cả các khối kể từ lần cuối cùng cập nhật tên đó. Điều này là do hạn chế của Bitcoin UTXO mô hình Merkle-ization giao dịch, trong đó chỉ có các giao dịch (nhưng không phải trạng thái ứng dụng có thể thay đổi) được Merkle-ized vào khối-hash. Điều này cho phép chúng tôi chứng minh sự tồn tại chứ không phải sự không tồn tại của các bản cập nhật sau này cho một tên. Vì vậy, chúng ta không thể biết đối với nhất định giá trị gần đây nhất của một tên mà không tin tưởng vào giá trị đầy đủ nút hoặc phát sinh chi phí đáng kể về băng thông bằng cách tải xuống toàn bộ blockchain. Ngay cả khi cây tìm kiếm được Merkle hóa đã được triển khai trong NameCoin, sự phụ thuộc của nó vào proof-of-work khiến việc xác minh ứng dụng khách trở nên dễ dàng có vấn đề. Các khách hàng nhẹ phải tải xuống bản sao hoàn chỉnh của tiêu đề cho tất cả các khối trong toàn bộ blockchain (hoặc ít nhất là tất cả tiêu đề kể từ lần cập nhật cuối cùng cho một tên). Điều này có nghĩa là yêu cầu về băng thông tỉ lệ tuyến tính với lượng thời gian [21]. Ngoài ra, việc thay đổi tên trên proof-of-work blockchain yêu cầu chờ thêm proof-of-work khối xác nhận, việc này có thể mất tới một giờ trên Bitcoin. Với Tendermint, tất cả những gì chúng ta cần là khối gần đây nhất-hash được ký bởi số đại biểu validators (theo quyền biểu quyết) và Merkle bằng chứng cho giá trị hiện tại được liên kết với tên. Điều này làm cho nó có thể có một light-client ngắn gọn, nhanh chóng và an toàn xác minh các giá trị tên. Trong Cosmos, chúng tôi có thể áp dụng khái niệm này và mở rộng nó hơn nữa. Mỗi vùng đăng ký tên trong Cosmos có thể có tên miền cấp cao nhất (TLD) được liên kết chẳng hạn như “.com” hoặc “.org” và mỗi tên-

khu vực đăng ký có thể có quản trị và đăng ký riêng quy luật.

Applications

Un échange centralisé peut créer un carnet de commandes important et limité commandes et ainsi attirer plus de commerçants. La liquidité engendre plus liquidité dans le monde des changes, il existe donc un réseau solide effet (ou au moins un effet gagnant-prenant le plus) dans l'échange entreprise. Le leader actuel des échanges de crypto-monnaie aujourd'hui se trouve Poloniex avec un volume sur 24 heures de 20 millions de dollars, et en deuxième position se trouve Bitynex avec un volume sur 24 heures de 5 millions de dollars. Étant donné un réseau aussi solide effets, il est peu probable que les échanges décentralisés basés sur AXC gagner du volume sur les échanges centralisés. Pour une décentralisation bourse pour rivaliser avec une bourse centralisée, il lui faudrait pour prendre en charge des carnets de commandes importants avec des ordres limités. Seulement un distribué un échange sur un blockchain peut fournir cela. Tendermint offre des avantages supplémentaires d'une transaction plus rapide s'engage. En privilégiant la qualité rapide sans sacrifier cohérence, les zones de Cosmos peuvent ynaliser les transactions rapidement – par exemple les transactions d'ordres d'échange ainsi que les transferts IBC token vers et d'autres zones. Compte tenu de l’état actuel des échanges de crypto-monnaie, un grand l'application pour Cosmos est l'échange distribué (alias le Cosmos DEX). La capacité de débit des transactions ainsi que la latence de validation peut être comparable à celle des systèmes centralisés échanges. Les traders peuvent soumettre des ordres limités qui peuvent être exécutés sans que les deux parties n'aient besoin d'être en ligne. Et avec Tendermint, le hub Cosmos et IBC, les traders peuvent transférer des fonds vers et depuis l'échange vers et depuis d'autres zones avec rapidité. Une zone privilégiée peut agir comme source d'un token ponté de une autre crypto-monnaie. Un pont est semblable à la relation entre un hub et une zone Cosmos ; les deux doivent suivre le rythme derniers blocs de l'autre afin de vérifier les preuves que les token ont déplacé de l'un à l'autre. Une "zone-pont" sur le Cosmos le réseau suit le Hub ainsi que les autres

crypto-monnaie. L'indirection à travers la zone du pont permet la logique du Hub pour rester simple et agnostique par rapport aux autres Stratégies consensuelles de blockchain telles que proof-of-work de Bitcoin exploitation minière. Chaque zone de pont validator exécuterait un système alimenté par Tendermint blockchain avec une application de pont spéciale ABCI, mais aussi un nœud complet de l’« origine » blockchain. Lorsque de nouveaux blocs sont extraits à l'origine, la zone de pont validators parviendront à un accord sur les blocs engagés en signant et partageant leur vision locale respective du blockchain d’origine pointe. Lorsqu'une zone-pont reçoit un paiement à l'origine (et il a été convenu que des confirmations suffisantes avaient été vues dans le cas d'une chaîne PoW telle que Ethereum ou Bitcoin), un correspondant un compte est créé sur la zone pont avec ce solde. Dans le cas de Ethereum, la zone pont peut partager la même validator-défini comme hub Cosmos. Du côté Ethereum (le origine), un contrat-relais permettrait aux détenteurs d'éther d'envoyer de l'éther à la zone-pont en l'envoyant au contrat-pont le Ethereum. Une fois que l'éther est reçu par le contrat-pont, le l'éther ne peut pas être retiré à moins qu'un paquet IBC approprié ne soit reçu par le contrat-pont de la zone-pont. Le Le contrat de pont suit l'ensemble validator de la zone de pont, qui peut être identique à l’ensemble validator du Hub Cosmos. Dans le cas de Bitcoin, le concept est similaire sauf qu'au lieu de un seul contrat-relais, chaque UTXO serait contrôlé par un seuil multisignature publication P2SH. En raison des limites de le système P2SH, les signataires ne peuvent pas être identiques aux Cosmos Hub validator-set.L'éther sur la zone pont («bridged-ether») peut être transféré vers et depuis le Hub, puis être détruit avec une transaction qui l'envoie à une adresse de retrait particulière le Ethereum. Un IBC paquet prouvant que la transaction a eu lieu sur la zone pont peut être posté sur le contrat-relais Ethereum pour permettre à l'éther à retirer. Dans le cas de Bitcoin, le système de script restreint permet Il est difficile de reproduire le mécanisme de transfert de pièces IBC. Chaque UTXO a son propre pubscript indépendant, donc chaque UTXO doit être migré vers un nouveau UTXO lorsqu'il y a un changement dans l'ensemble des Bitcoin signataires du dépôt fiduciaire. Une solution consiste à compresser et décompressez l'ensemble UTXO si nécessaire pour conserver le nombre total des UTXOs en panne. Le risque d'un tel contrat de transition est un ensemble validator voyou. ≥⅓ Le pouvoir de vote byzantin pourrait provoquer un fork, retirant l'éther du contrat-pont sur Ethereum tout en gardant le bridgedether sur la zone-pont. Pire encore, >⅔ du pouvoir de vote byzantin peut voler de l'éther à ceux qui l'ont envoyé au contrat-pont en s'écartant de la logique de pontage originale de la zone-pont. Il est possible de résoudre ces problèmes en concevant le pont pour qu'il soit totalement responsable. Par exemple, tous les paquets IBC, provenant du hub et l'origine, pourrait nécessiter une reconnaissance par la zone de pont dans de telle sorte que toutes les transitions d'état de la zone de pont puissent être efficacement contesté et vérifié soit par le hub, soit par l'origine contrat-relais. Le Hub et l'origine devraient permettre aux zones de pont validator de déposer des garanties, et token les transferts hors de la zone de pont. le contrat-relais devrait être retardé (et le détachement des garanties période suffisamment longue) pour permettre d'éventuelles contestations auditeurs indépendants. Nous quittons la conception de la spécification et mise en œuvre de ce système ouvert comme un avenir Cosmos

proposition d'amélioration, à adopter par le Hub Cosmos système de gouvernance. La résolution du problème de mise à l’échelle est un problème ouvert pour Ethereum. Actuellement, les nœuds Ethereum traitent chaque transaction et stocker également tous les états. lien. Puisque Tendermint peut valider des blocs beaucoup plus rapidement que ceux de Ethereum Zones proof-of-work, EVM alimentées par le consensus Tendermint et fonctionnant sur de l'éther ponté peut fournir des performances plus élevées à Ethereum blockchains. De plus, bien que le hub Cosmos et La mécanique des paquets IBC ne permet pas une logique de contrat arbitraire exécution en soi, il peut être utilisé pour coordonner les mouvements token entre les contrats Ethereum fonctionnant sur des zones différentes, fournissant une base pour une mise à l'échelle token centrée sur Ethereum via partage. Les zones Cosmos exécutent une logique d'application arbitraire, définie à le début de la vie de la zone et peut éventuellement être mis à jour au fil du temps par la gouvernance. Une telle zexibilité permet aux zones Cosmos de agir comme des ponts vers d'autres crypto-monnaies telles que Ethereum ou Bitcoin, et il autorise également les dérivés de ces blockchain, en utilisant la même base de code mais avec un ensemble validator différent et distribution initiale. Cela permet à de nombreuses crypto-monnaies existantes frameworks, tels que ceux de Ethereum, Zerocash, Bitcoin, CryptoNote et ainsi de suite, à utiliser avec Tendermint Core, qui est un moteur de consensus plus performant, sur un réseau commun, ouvrant une formidable opportunité d’interopérabilité à travers plates-formes. De plus, en tant que blockchain multi-actifs, un seul La transaction peut contenir plusieurs entrées et sorties, où chacune l'entrée peut être n'importe quel type token, permettant à Cosmos de servir directement de une plateforme d'échange décentralisé, bien que les commandes soient assuméesà égaler via d'autres plateformes. Alternativement, une zone peut servir en tant qu'échange distribué tolérant aux pannes (avec carnets de commandes), qui peut être une amélioration stricte par rapport au système centralisé existant échanges de crypto-monnaie qui ont tendance à être piratés au fil du temps. Les zones peuvent également servir de versions d'entreprise soutenues par blockchain et les systèmes gouvernementaux, où les éléments d'un service particulier qui sont traditionnellement gérés par une organisation ou un groupe d’organisations sont plutôt exécutés en tant qu'application ABCI sur une certaine zone, ce qui lui permet d'hériter de la sécurité et de l'interopérabilité du public Cosmos réseau sans sacrifier le contrôle sur le sous-jacent service. Ainsi, Cosmos peut offrir le meilleur des deux mondes pour les organisations qui cherchent à utiliser la technologie blockchain mais qui sont se méfier de céder complètement le contrôle à un tiers distribué fête. Certains affirment qu'un problème majeur lié à la recherche de cohérence les algorithmes de consensus comme Tendermint sont que n'importe quel réseau partition qui fait qu'il n'y a pas de partition unique avec >⅔ le pouvoir de vote (par exemple ≥⅓ du magazine) mettra complètement fin au consensus. L'architecture Cosmos peut aider à atténuer ce problème en utilisant une plaque tournante mondiale avec des zones régionales autonomes, où le pouvoir de vote pour chaque zone sont répartis selon une répartition géographique commune région. Par exemple, un paradigme commun peut être celui d'un individu villes, ou régions, d'exploiter leurs propres zones tout en partageant un pôle commun (par exemple le Hub Cosmos), permettant à l'activité municipale de persister dans le cas où le hub s'arrête en raison d'un réseau temporaire partition. Notons que cela permet de réelles conséquences géologiques, politiques et caractéristiques topologiques de réseau à prendre en compte dans la conception de systèmes robustes systèmes fédérés tolérants aux pannes.

NameCoin a été l'un des premiers blockchain à tenter de résoudre le problème. problème de résolution de nom en adaptant le Bitcoin blockchain. Malheureusement, cette approche a posé plusieurs problèmes. Avec Namecoin, on peut vérifier que, par exemple, @satoshi était enregistré avec une clé publique particulière à un moment donné dans le passé, mais nous ne saurions pas si la clé publique a été mis à jour récemment sauf si nous téléchargeons tous les blocs depuis le dernier mise à jour de ce nom. Cela est dû à la limitation de Bitcoin UTXO modèle de Merkle-isation des transactions, où seul le les transactions (mais pas l'état d'application mutable) sont Merkle-isées dans le bloc-hash. Cela nous permet de prouver l'existence, mais pas la non-existence de mises à jour ultérieures d'un nom. Ainsi, nous ne pouvons pas savoir pour certain de la valeur la plus récente d'un nom sans faire confiance à un nœud, ou encourir des coûts importants en bande passante en téléchargeant le tout blockchain. Même si un arbre de recherche Merkle était implémenté dans NameCoin, sa dépendance à proof-of-work rend la vérification client légère problématique. Les clients légers doivent télécharger une copie complète du en-têtes pour tous les blocs de l'ensemble du blockchain (ou au moins de tous les en-têtes depuis la dernière mise à jour d'un nom). Cela signifie que le les besoins en bande passante évoluent de manière linéaire avec le temps [21]. De plus, les changements de nom sur un proof-of-work blockchain nécessite d'attendre des blocs de confirmation proof-of-work supplémentaires, ce qui peut prendre jusqu'à une heure le Bitcoin. Avec Tendermint, tout ce dont nous avons besoin est le bloc le plus récent -hash signé par un quorum de validators (par droit de vote) et un Merkle preuve à la valeur actuelle associée au nom. Cela fait possible d'avoir un client léger succinct, rapide et sécurisé vérification des valeurs de nom. Dans Cosmos, nous pouvons reprendre ce concept et l'étendre davantage. Chacun La zone d'enregistrement de nom dans Cosmos peut avoir un nom de domaine de premier niveau (TLD) associé tel que « .com » ou « .org », et chaque nom-

la zone d'enregistrement peut avoir sa propre gouvernance et son propre enregistrement règles.

Quản trị và Kinh tế

Mặc dù Trung tâm Cosmos là sổ cái phân phối nhiều tài sản, nhưng có một người bản địa đặc biệt token được gọi là nguyên tử. Nguyên tử là staking duy nhất token của Trung tâm Cosmos. Nguyên tử là một giấy phép cho người nắm giữ bỏ phiếu, xác thực hoặc ủy quyền cho validators khác. Giống như của Ethereum ether, nguyên tử cũng có thể được sử dụng để thanh toán phí giao dịch cho giảm thiểu thư rác. Các nguyên tử bổ sung và giao dịch khối phí được thưởng cho validator và người được ủy quyền validator giây. Giao dịch BurnAtomTx có thể được sử dụng để khôi phục mọi số lượng tương ứng token từ nhóm dự trữ. Sự phân bổ ban đầu của nguyên tử tokens và validators trên Genesis sẽ đến tay các nhà tài trợ của Cosmos Người gây quỹ (75%), nhà tài trợ chính (5%), Cosmos Network Foundation (10%) và ALL IN BITS, Inc (10%). Từ khi hình thành trở đi, 1/3 tổng số nguyên tử sẽ được khen thưởng cho validator ngoại quan và người được ủy quyền hàng năm. Xem Kế hoạch Cosmos để biết thêm chi tiết. Không giống như Bitcoin hoặc proof-of-work blockchain khác, Tendermint blockchain trở nên chậm hơn với nhiều validator giây hơn do tăng sự phức tạp trong giao tiếp. May mắn thay, chúng tôi có thể hỗ trợ đủ validators để tạo nên sự phân phối mạnh mẽ trên toàn cầu blockchain với thời gian xác nhận giao dịch rất nhanh và băng thông,

lưu trữ và khả năng tính toán song song tăng lên, chúng ta sẽ có thể để hỗ trợ thêm validators trong tương lai. Vào ngày khởi nguồn, số lượng validator tối đa sẽ được đặt thành 100, và con số này sẽ tăng với tốc độ 13% trong 10 năm, và giải quyết ở mức 300 validator giây. Những người nắm giữ Atom chưa có thể trở thành validators bằng cách ký và gửi giao dịch BondTx. Số lượng của các nguyên tử được cung cấp làm tài sản thế chấp phải khác không. Bất cứ ai cũng có thể trở thành a validator bất cứ lúc nào, ngoại trừ khi kích thước của dòng điện Bộ validator lớn hơn số lượng tối đa validator giây được phép. Trong trường hợp đó, giao dịch chỉ có hiệu lực nếu số tiền nguyên tử lớn hơn số lượng nguyên tử hữu hiệu được giữ bởi nhỏ nhất validator, trong đó các nguyên tử hiệu quả bao gồm các nguyên tử được ủy quyền. Khi validator mới thay thế validator hiện có theo cách như vậy, validator hiện có sẽ không hoạt động và tất cả các nguyên tử và các nguyên tử được ủy quyền đi vào trạng thái không liên kết. Phải có một số hình phạt áp dụng đối với validator đối với bất kỳ cố ý hoặc vô ý đi chệch khỏi mức bị xử phạt giao thức. Một số bằng chứng được chấp nhận ngay lập tức, chẳng hạn như một ký kép ở cùng độ cao và hình tròn hoặc vi phạm Năm 0: 100 Năm 1: 113 Năm 2: 127 Năm 3: 144 Năm 4: 163 Năm 5: 184 Năm 6: 208 Năm 7: 235 Năm 8: 265 Năm 9: 300 Năm 10: 300 ...

“prevote-the-lock” (một quy tắc của giao thức đồng thuận Tendermint). Bằng chứng như vậy sẽ khiến validator mất đi vị thế tốt và các nguyên tử liên kết của nó cũng như tỷ lệ tokens trong quỹ dự trữ – được gọi chung là “cổ phần” của nó – sẽ bị cắt giảm. Đôi khi, validator sẽ không khả dụng do điều kiện khu vực gián đoạn mạng, mất điện hoặc các lý do khác. Nếu, bất cứ lúc nào điểm trong các khối ValidatorTimeoutWindow trước đây, validator's phiếu cam kết không được bao gồm trong blockchain nhiều hơn ValidatorTimeoutMaxAbsent lần, validator đó sẽ trở thành không hoạt động và mất ValidatorTimeoutPenalty (MẶC ĐỊNH 1%) trong tổng số cổ phần. Một số hành vi “có hại” không tạo ra sự khác biệt rõ ràng bằng chứng trên blockchain. Trong những trường hợp này, validator có thể phối hợp ngoài băng để buộc thời gian chờ của những kẻ độc hại này validators, nếu có sự đồng thuận của đa số. Trong trường hợp Trung tâm Cosmos dừng do liên minh ≥⅓ quyền biểu quyết sẽ thuộc về zine hoặc trong trường hợp liên minh ≥⅓ quyền biểu quyết kiểm duyệt bằng chứng về hành vi độc hại từ vào blockchain, trung tâm phải khôi phục bằng hard-fork đề xuất tái tổ chức. (Liên kết đến “Các cuộc tấn công phân nhánh và kiểm duyệt”). Cosmos Hub validator có thể chấp nhận bất kỳ loại token hoặc kết hợp nào các loại phí để xử lý một giao dịch. Mỗi validator có thể chủ quan đặt ra bất kỳ tỷ giá hối đoái nào nó muốn và chọn bất kỳ giao dịch nào họ muốn, miễn là BlockGasLimit là không vượt quá. Các khoản phí thu được, trừ đi các khoản thuế được quy định dưới đây, được phân phối lại cho các bên liên quan theo tỷ lệ các nguyên tử liên kết của chúng, mỗi ValidatorPayoutPeriod (MẶC ĐỊNH 1 giờ).Trong số phí giao dịch được thu, ReserveTax (MẶC ĐỊNH 2%) sẽ đi về phía nhóm dự trữ để tăng nhóm dự trữ và tăng tính bảo mật và giá trị của mạng Cosmos. Những cái này nguồn vốn cũng có thể được phân bổ theo các quyết định do hệ thống quản lý thực hiện. Người sở hữu Atom ủy quyền quyền biểu quyết của họ cho validators khác trả hoa hồng cho người được ủy quyền validator. Ủy ban có thể được đặt bởi mỗi validator. Tính bảo mật của Cosmos Hub là một chức năng bảo mật của validator cơ bản và sự lựa chọn ủy quyền của người được ủy quyền. Để khuyến khích việc phát hiện và báo cáo sớm các phát hiện các lỗ hổng bảo mật, Trung tâm Cosmos khuyến khích tin tặc xuất bản khai thác thành công thông qua giao dịch ReportHackTx có nội dung: “Điều này validator đã bị hack. Vui lòng gửi tiền thưởng đến địa chỉ này”. Khi việc khai thác như vậy, validator và người ủy quyền sẽ không hoạt động, HackPunishmentRatio (mặc định 5%) nguyên tử của mọi người sẽ nhận được bị chém và HackRewardRatio (mặc định 5%) nguyên tử của mọi người sẽ nhận được phần thưởng theo địa chỉ tiền thưởng của hacker. validator phải phục hồi các nguyên tử còn lại bằng cách sử dụng khóa dự phòng của chúng. Để ngăn chặn tính năng này bị lạm dụng để chuyển các nguyên tử chưa được đầu tư, phần nguyên tử được giao so với các nguyên tử chưa được đầu tư của validators và người được ủy quyền trước và sau ReportHackTx sẽ vẫn giữ nguyên và tiền thưởng của hacker sẽ bao gồm một số nguyên tử chưa đầu tư, nếu có. Trung tâm Cosmos được vận hành bởi một tổ chức phân phối đòi hỏi phải có cơ chế quản lý chặt chẽ để điều phối các thay đổi khác nhau đối với blockchain, chẳng hạn như biến

các thông số của hệ thống, cũng như nâng cấp phần mềm và sửa đổi hiến pháp. Tất cả validator đều có trách nhiệm bỏ phiếu cho tất cả đề xuất. Không thể bỏ phiếu cho một đề xuất một cách kịp thời sẽ dẫn đến validator bị vô hiệu hóa tự động trong một khoảng thời gian được gọi là Vắng mặtThời gian phạt (MẶC ĐỊNH 1 tuần). Người được ủy quyền tự động kế thừa phiếu bầu của người được ủy quyền validator. Phiếu bầu này có thể được ghi đè bằng tay. nguyên tử không liên kết không nhận được phiếu bầu. Mỗi đề xuất yêu cầu một khoản tiền gửi là Tiền gửi đề xuất tối thiểu tokens, có thể là sự kết hợp của một hoặc nhiều tokens trong đó có nguyên tử. Đối với mỗi đề xuất, cử tri có thể bỏ phiếu để thông qua tiền đặt cọc. Nếu hơn một nửa số cử tri chọn tham gia tiền gửi (ví dụ: vì đề xuất là thư rác), khoản tiền gửi sẽ chuyển đến nguồn dự trữ, ngoại trừ bất kỳ nguyên tử nào bị đốt cháy. Đối với mỗi đề xuất, cử tri có thể bỏ phiếu với các phương án sau: vâng YeaWithForce không NayVới Lực Lượng kiêng Đa số phiếu thuận hoặc YeaWithForce (hoặc Không hoặc Cần có phiếu bầu NayWithForce) để đề xuất được quyết định là được thông qua (hoặc quyết định là thất bại), nhưng 1/3+ có thể phủ quyết đa số quyết định bằng cách bỏ phiếu "có hiệu lực". Khi đa số tuyệt đối bị phủ quyết, mọi người đều bị trừng phạt bằng cách thua VetoPenaltyFeeBlocks (MẶC ĐỊNH số khối có giá trị trong 1 ngày) phí (trừ thuế sẽ không bị ảnh hưởng) và bên phủ quyết đa số

quyết định sẽ bị phạt bổ sung bằng việc mất VetoPenaltyAtoms (MẶC ĐỊNH 0,1%) số nguyên tử của nó. Bất kỳ tham số nào được mô tả ở đây đều có thể được thay đổi bằng chuyển Đề xuất thay đổi thông số . Các nguyên tử có thể được sản xuất và dự trữ quỹ dành cho thông qua Đề xuất tiền thưởng . Tất cả các đề xuất khác, chẳng hạn như đề xuất nâng cấp giao thức, sẽ được điều phối thông qua Đề xuất văn bản chung. Xem Kế hoạch. Đã có nhiều đổi mới trong blockchain sự đồng thuận và khả năng mở rộng trong vài năm qua. Phần này cung cấp một bản tóm tắt khảo sát một số lựa chọn quan trọng. Sự đồng thuận khi có sự hiện diện của những người tham gia độc hại là một vấn đề bắt đầu từ đầu những năm 1980, khi Leslie Lamport đặt ra cụm từ “Lỗi Byzantine” để chỉ hành vi xử lý tùy ý đi chệch khỏi hành vi dự định, trái ngược với “lỗi sự cố”, trong đó một quá trình chỉ đơn giản là gặp sự cố. Các giải pháp ban đầu được phát hiện đối với các mạng đồng bộ có giới hạn trênđộ trễ của tin nhắn, mặc dù việc sử dụng thực tế bị giới hạn ở mức cao môi trường được kiểm soát như bộ điều khiển máy bay và trung tâm dữ liệu được đồng bộ hóa thông qua đồng hồ nguyên tử. Mãi cho đến khi vào cuối những năm 90, Dung sai lỗi Byzantine thực tế (PBFT) [11] là được giới thiệu như một sự đồng thuận đồng bộ một phần hiệu quả thuật toán có thể chịu được tới ⅓ quy trình hoạt động tùy ý. PBFT đã trở thành thuật toán tiêu chuẩn, tạo ra nhiều thuật toán các biến thể, bao gồm cả biến thể gần đây nhất do IBM tạo ra như một phần của đóng góp của họ cho Hyperledger. Lợi ích chính của sự đồng thuận của Tendermint đối với PBFT là Tendermint có cấu trúc cơ bản được cải tiến và đơn giản hóa, một số trong đó là kết quả của việc áp dụng mô hình blockchain. Các khối Tendermint phải được thực hiện theo thứ tự, điều này ngăn cản độ phức tạp và chi phí liên lạc liên quan đến PBFT lượt xem-thay đổi. Trong Cosmos và nhiều loại tiền điện tử, không có cần cho phép khối N+i trong đó i >= 1 được cam kết, khi khối N bản thân nó vẫn chưa cam kết. Nếu băng thông là nguyên nhân khiến khối N chưa cam kết trong vùng Cosmos thì việc sử dụng sẽ không có ích gì phiếu chia sẻ băng thông cho khối N+i. Nếu một phân vùng mạng hoặc nút ofzine là lý do tại sao khối N chưa được cam kết, thì N+i dù sao cũng sẽ không cam kết. Ngoài ra, việc gộp các giao dịch thành các khối cho phép Merkle-hashing thường xuyên của trạng thái ứng dụng, thay vì các bản tóm tắt định kỳ như với sơ đồ điểm kiểm tra của PBFT. Điều này cho phép để có các cam kết giao dịch có thể chứng minh nhanh hơn dành cho khách hàng nhẹ và nhanh hơn liên lạc giữablockchain. Tendermint Core cũng bao gồm nhiều tính năng và tối ưu hóa vượt xa những gì được chỉ định trong PBFT. Ví dụ, các khối do validators đề xuất được chia thành các phần, được Merkle hóa, và buôn chuyện theo cách giúp cải thiện việc phát sóng hiệu suất (xem LibSwift [19] để biết cảm hứng). Ngoài ra, bạc hà Core không đưa ra bất kỳ giả định nào về điểm-điểm