Avalancha: una nueva familia de protocolos de consenso

摘要

Avalanche 平台 2020/06/30 凯文·塞克尼奇、丹尼尔·莱恩、斯蒂芬·布托夫和艾敏·古恩·西雷尔 摘要。本文提供了 Avalanche 平台第一个版本的架构概述, 代号 Avalanche Borealis。有关本地 token(标记为 $AVAX)的经济学详细信息,我们 5 引导读者阅读随附的 token 动态论文 [2]。 披露:本文中描述的信息是初步的,可能随时更改。 此外,本文可能包含“前瞻性陈述”。1 Git 提交:7497e4a4ba0a1ea2dc2a111bc6deefbf3023708e 1 简介 10 本文提供了 Avalanche 平台的架构概述。重点关注三个关键 该平台的区别在于:引擎、架构模型和治理机制。 1.1 Avalanche 目标和原则 Avalanche 是一个高性能、可扩展、可定制且安全的 blockchain 平台。它的目标是三个 广泛的用例: 15 – 构建特定于应用程序的 blockchains,跨越许可(私有)和无需许可(公共) 部署。 – 构建和启动高度可扩展和去中心化的应用程序(Dapps)。 – 使用自定义规则、契约和附加条款构建任意复杂的数字资产(智能资产)。 1 前瞻性陈述通常与未来事件或我们未来的业绩有关。这包括但不包括 仅限于 Avalanche 的预计表现;其业务和项目的预期发展;执行 其愿景和增长战略;以及目前正在进行、开发或完成的项目 否则正在考虑中。前瞻性陈述代表我们管理层的信念和假设 仅截至本演示文稿发布之日。这些陈述不是对未来业绩和不当行为的保证 不应依赖他们。此类前瞻性陈述必然涉及已知和未知 风险,可能导致未来期间的实际业绩和结果与任何预测存在重大差异 此处明示或暗示。 Avalanche 不承担更新前瞻性陈述的义务。虽然 前瞻性陈述是我们做出时的最佳预测,不能保证它们是正确的 将被证明是准确的,因为实际结果和未来事件可能存在重大差异。请读者注意不要 过度依赖前瞻性陈述。

Resumen

Avalanche Plataforma 2020/06/30 Kevin Sekniqi, Daniel Laine, Stephen Buttolph y Emin G¨un Sirer Resumen. Este documento proporciona una descripción general de la arquitectura de la primera versión de la plataforma Avalanche, nombre en código Avalanche Borealis. Para obtener detalles sobre la economía del nativo token, denominado $AVAX, 5 Guíe al lector al documento de dinámica token [2] adjunto. Divulgación: La información descrita en este documento es preliminar y está sujeta a cambios en cualquier momento. Además, este documento puede contener “declaraciones prospectivas”.1 Confirmación de Git: 7497e4a4ba0a1ea2dc2a111bc6deefbf3023708e 1 Introducción 10 Este documento proporciona una descripción general de la arquitectura de la plataforma Avalanche. El enfoque clave está en las tres claves. diferenciadores de la plataforma: el motor, el modelo arquitectónico y el mecanismo de gobernanza. 1.1 Avalanche Metas y Principios Avalanche es una plataforma blockchain de alto rendimiento, escalable, personalizable y segura. Se dirige a tres Casos de uso amplios: 15 – Creación de blockchains específicos de la aplicación, que abarcan permisos (privados) y permisos (públicos) implementaciones. – Construcción y lanzamiento de aplicaciones altamente escalables y descentralizadas (Dapps). – Construir activos digitales arbitrariamente complejos con reglas, convenios y cláusulas personalizadas (activos inteligentes). 1 Las declaraciones prospectivas generalmente se relacionan con eventos futuros o nuestro desempeño futuro. Esto incluye, pero no es limitado al desempeño proyectado de Avalanche; el desarrollo esperado de sus negocios y proyectos; ejecución de su visión y estrategia de crecimiento; y finalización de proyectos que se encuentran actualmente en marcha, en desarrollo o de lo contrario bajo consideración. Las declaraciones prospectivas representan las creencias y suposiciones de nuestra administración. sólo a partir de la fecha de esta presentación. Estas declaraciones no son garantías de desempeño futuro ni de No se debe confiar en ellos. Dichas declaraciones prospectivas necesariamente involucran hechos conocidos y desconocidos. riesgos, que pueden causar que el desempeño y los resultados reales en períodos futuros difieran materialmente de cualquier proyección expresado o implícito en este documento. Avalanche no asume ninguna obligación de actualizar las declaraciones prospectivas. Aunque Las declaraciones prospectivas son nuestra mejor predicción en el momento en que se hacen, no se puede garantizar que sean resultará ser exacto, ya que los resultados reales y los eventos futuros podrían diferir materialmente. Se advierte al lector que no confiar indebidamente en declaraciones prospectivas.

介绍

10 本文提供了 Avalanche 平台的架构概述。重点关注三个关键 该平台的区别在于:引擎、架构模型和

Introducción

10 Este documento proporciona una descripción general de la arquitectura de la plataforma Avalanche. El enfoque clave está en las tres claves. diferenciadores de la plataforma: el motor, el modelo arquitectónico y el

发动机

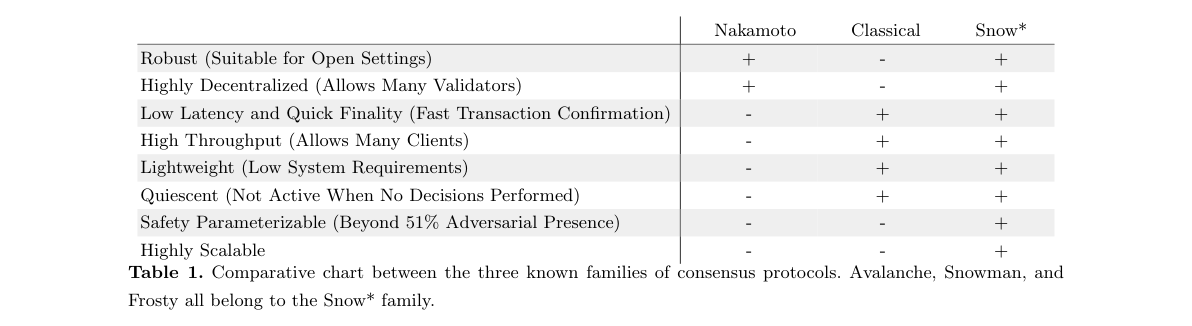

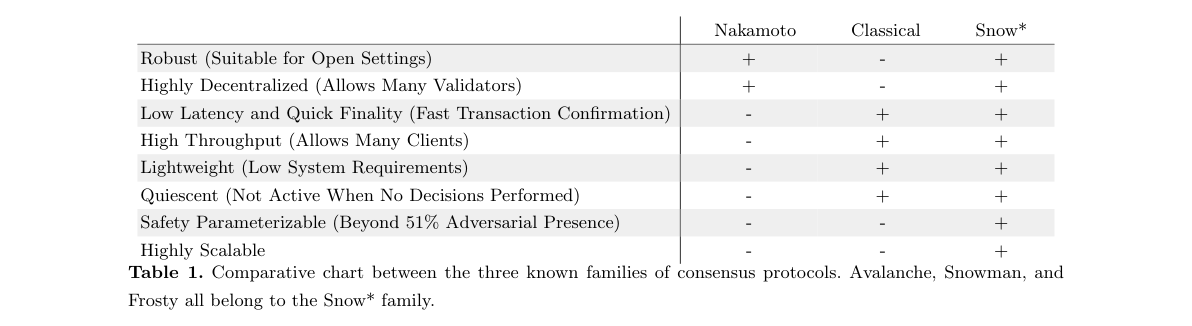

60 对 Avalanche 平台的讨论从为平台提供动力的核心组件开始: 共识引擎。 背景 分布式支付和(更一般地说)计算,需要一组之间达成一致 机器。因此,共识协议是让一组节点达成一致的协议。 blockchains 的核心,以及几乎所有部署的大型工业分布式系统。主题 65 近五年来受到了广泛的审查,而迄今为止,这一努力只取得了两个家庭的成果 协议:经典共识协议,依赖于所有人对所有人的通信,以及中本聪共识, 它依赖于 proof-of-work 挖掘和最长链规则。虽然经典共识协议 可以具有低延迟和高吞吐量,它们不能扩展到大量参与者,也不能 在成员资格变更的情况下表现强劲,这使得它们大多被降级为许可的、大多是 70 静态部署。另一方面,中本聪共识协议 [5,7,4] 很稳健,但存在以下问题: 确认延迟高、吞吐量低,并且需要持续的能量消耗来保证其安全性。 Snow 系列协议由 Avalanche 推出,结合了经典共识协议的最佳特性和中本聪共识的最佳特性。基于轻量级网络采样机制, 他们实现了低延迟和高吞吐量,而无需就确切的成员资格达成一致。 75 系统。它们的参与者规模从数千到数百万不等,直接参与共识协议。此外,该协议不使用 PoW 挖矿,因此避免了其过高的成本 生态系统中的能源消耗和随后的价值泄漏,产生轻量级、绿色和静态 协议。 机制和属性 Snow 协议通过对网络进行重复采样来运行。每个节点 80 轮询一小部分、大小恒定、随机选择的邻居,并在绝大多数情况下改变其提议 支持不同的值。重复采样直到达到收敛,这一过程在 正常操作。 我们通过一个具体的例子来阐明其运行机制。首先,创建一个交易 用户并发送到验证节点,验证节点是参与共识过程的节点。正是那时 85 通过八卦传播到网络中的其他节点。如果该用户也发出了冲突的问题,会发生什么情况4 凯文·塞克尼奇、丹尼尔·莱恩、斯蒂芬·布托夫和艾敏·古恩·西雷尔 交易,即双花?为了在冲突交易中进行选择并防止双花,每个节点随机选择一小部分节点并查询哪些交易是冲突的 被查询的节点认为是有效的。如果查询节点收到绝大多数赞成的响应 一个交易,然后节点改变自己对该交易的响应。网络中的每个节点 90 重复此过程,直到整个网络就其中一项冲突交易达成共识。 令人惊讶的是,虽然核心操作机制非常简单,但这些协议导致高度 理想的系统动态使它们适合大规模部署。 – 无需许可、开放、稳定且稳健。最新的 blockchain 项目采用经典 共识协议,因此需要充分的成员知识。了解par95整套 参与者在封闭的、许可的系统中非常简单,但在开放的、许可的系统中变得越来越困难。 去中心化网络。这种限制给现有的现有企业带来了很高的安全风险 此类协议。相比之下,即使任何两个节点的网络视图之间存在明确量化的差异,Snow 协议也能保持高度的安全保证。 Snow 协议的验证者 享受无需持续完整的会员知识即可进行验证的能力。因此,它们非常坚固 100 非常适合公共 blockchains。 – 可扩展和去中心化 Snow 系列的一个核心特征是它能够在不产生任何影响的情况下进行扩展 基本的权衡。 Snow 协议可以扩展到数万或数百万个节点,而无需委托给 validator 的子集。这些协议享有一流的系统去中心化,允许 每个节点都需要充分验证。第一手持续参与对安全影响深远 105 系统的。在几乎每个尝试扩展到大型参与者集的 proof-of-stake 协议中, 典型的操作模式是通过将验证委托给小组委员会来实现扩展。当然,这意味着系统的安全性现在与系统的腐败成本一样高。 小组委员会。此外,小组委员会还可能形成卡特尔。 在 Snow 型协议中,这种委托是不必要的,允许每个节点运营商拥有第一个 110 随时在系统中手动说出。另一种设计,通常称为状态分片,尝试 通过将事务序列化并行化到 validator 的独立网络来提供可扩展性。 不幸的是,这种设计中系统的安全性仅与最容易损坏的系统一样高。 独立分片。因此,小组委员会选举和分片都不是合适的扩容策略 对于加密平台。 115 – 自适应。与其他基于投票的系统不同,Snow 协议在以下情况下可实现更高的性能: 对手虽小,但在大规模攻击下却具有很强的弹性。 – 异步安全。 Snow 协议与最长链协议不同,不需要同步性 安全运行,因此即使在网络分区的情况下也能防止双花。在 Bitcoin 中, 例如,如果违反了同步性假设,则可以对独立的分叉进行操作 120 Bitcoin 网络长时间运行,一旦分叉,任何交易都会失效 治愈。 – 低延迟。如今,大多数 blockchain 无法支持业务应用程序,例如交易或日常应用程序 零售支付。等待几分钟甚至几个小时来确认交易是根本行不通的。 因此,共识协议最重要但又被高度忽视的属性之一是 125 最终确定的时间。 Snow 协议通常在 ≤1 秒内达到最终结果,这明显低于 最长链协议和分片 blockchain,这两种协议通常都涵盖了某个问题的最终结果 分钟。Avalanche 平台 2020/06/30 5 – 高吞吐量。 Snow 协议可以构建线性链或 DAG,达到每秒数千笔交易(5000+ tps),同时保留完全去中心化。新的 blockchain 解决方案声称 130 高 TPS 通常会权衡去中心化和安全性,并选择更加中心化和不安全的 共识机制。一些项目报告的数字来自高度控制的环境,从而导致误报 真实的性能结果。 $AVAX 的报告数字直接取自真实的、完全实现的 Avalanche 网络,该网络在 AWS 上的 2000 个节点上运行,在低端设备上分布在全球各地 机器。通过假设更高的带宽可以实现更高的性能结果(10,000+) 135 为每个节点和签名验证专用硬件进行配置。最后,我们注意到 上述指标位于基础层。第 2 层扩展解决方案立即增强了这些结果 相当大。 共识比较图 表 1 描述了三个已知家族之间的差异 通过一组 8 个关键轴制定共识协议。 140 中本 古典 雪 坚固(适合开放设置) + - + 高度去中心化(允许许多验证者) + - + 低延迟和快速最终确定(快速交易确认) - + + 高吞吐量(允许许多客户端) - + + 轻量级(系统要求低) - + + 静止(未执行任何决策时不活动) - + + 安全参数化(超过 51% 的对抗性存在) - - + 高度可扩展 - - + 表 1. 三个已知共识协议家族之间的比较图表。 Avalanche,雪人,和 Frosty都属于Snow家族。

El motor

60 La discusión sobre la plataforma Avalanche comienza con el componente central que impulsa la plataforma: el motor de consenso. Antecedentes Los pagos distribuidos y, en términos más generales, el cálculo, requieren un acuerdo entre un conjunto de máquinas. Por lo tanto, los protocolos de consenso, que permiten a un grupo de nodos llegar a un acuerdo, se encuentran en el corazón de blockchains, así como casi todos los sistemas distribuidos industriales a gran escala implementados. el tema 65 ha recibido un amplio escrutinio durante casi cinco décadas, y ese esfuerzo, hasta la fecha, ha dado solo dos familias de protocolos: protocolos de consenso clásicos, que se basan en la comunicación entre todos, y el consenso de Nakamoto, que se basa en la minería proof-of-work junto con la regla de la cadena más larga. Mientras que los protocolos de consenso clásicos pueden tener baja latencia y alto rendimiento, no se escalan a un gran número de participantes ni son robusto en presencia de cambios de membresía, lo que los ha relegado en su mayoría a puestos autorizados, en su mayoría 70 Implementaciones estáticas. Los protocolos de consenso de Nakamoto [5, 7, 4], por otro lado, son sólidos, pero adolecen de altas latencias de confirmación, bajo rendimiento y requieren un gasto de energía constante para su seguridad. La familia de protocolos Snow, presentada por Avalanche, combina las mejores propiedades de los protocolos de consenso clásicos con lo mejor del consenso de Nakamoto. Basado en un mecanismo de muestreo de red liviano, logran baja latencia y alto rendimiento sin necesidad de acordar la membresía precisa del 75 sistema. Escalan bien desde miles hasta millones de participantes con participación directa en el protocolo de consenso. Además, los protocolos no hacen uso de la minería PoW y, por lo tanto, evitan su exorbitante Gasto de energía y posterior fuga de valor en el ecosistema, lo que produce un producto liviano, ecológico y silencioso. protocolos. Mecanismo y propiedades Los protocolos Snow funcionan mediante muestreo repetido de la red. Cada nodo 80 sondea a un conjunto pequeño de vecinos, de tamaño constante y elegidos al azar, y cambia su propuesta si se obtiene una supermayoría. admite un valor diferente. Las muestras se repiten hasta que se alcanza la convergencia, lo que ocurre rápidamente en operaciones normales. Aclaramos el mecanismo de funcionamiento mediante un ejemplo concreto. Primero, se crea una transacción mediante un usuario y enviado a un nodo de validación, que es un nodo que participa en el procedimiento de consenso. es entonces 85 propagado a otros nodos de la red a través de chismes. ¿Qué sucede si ese usuario también emite un conflicto?4 Kevin Sekniqi, Daniel Laine, Stephen Buttolph y Emin G¨un Sirer transacción, es decir, un doble gasto? Para elegir entre las transacciones en conflicto y evitar el doble gasto, cada nodo selecciona aleatoriamente un pequeño subconjunto de nodos y consulta cuál de las transacciones en conflicto los nodos consultados creen que es el válido. Si el nodo que realiza la consulta recibe una respuesta de supermayoría a favor de una transacción, entonces el nodo cambia su propia respuesta a esa transacción. Cada nodo de la red 90 Repite este procedimiento hasta que toda la red llega a un consenso sobre una de las transacciones en conflicto. Sorprendentemente, si bien el mecanismo central de operación es bastante simple, estos protocolos conducen a dinámicas de sistema deseables que los hagan adecuados para su implementación a gran escala. – Sin permiso, abierto al abandono y robusto. La última serie de proyectos blockchain emplean música clásica protocolos de consenso y, por lo tanto, requieren pleno conocimiento de los miembros. Conociendo el conjunto completo de par95 participantes es bastante simple en sistemas cerrados y autorizados, pero se vuelve cada vez más difícil en sistemas abiertos y Redes descentralizadas. Esta limitación impone altos riesgos de seguridad a los titulares existentes que emplean tales protocolos. Por el contrario, los protocolos Snow mantienen altas garantías de seguridad incluso cuando existen discrepancias bien cuantificadas entre las vistas de la red de dos nodos cualesquiera. Validadores de protocolos Snow disfrute de la capacidad de validar sin conocimiento continuo de membresía completa. Son, por tanto, robustos. 100 y muy adecuado para blockchains públicos. – Escalable y descentralizado Una característica central de la familia Snow es su capacidad de escalar sin incurrir en compensaciones fundamentales. Los protocolos Snow pueden escalar a decenas de miles o millones de nodos, sin delegación a subconjuntos de validators. Estos protocolos disfrutan de la mejor descentralización del sistema de su clase, lo que permite cada nodo para validar completamente. La participación continua de primera mano tiene profundas implicaciones para la seguridad. 105 del sistema. En casi todos los protocolos proof-of-stake que intentan escalar a un conjunto grande de participantes, El modo de operación típico es permitir el escalamiento delegando la validación a un subcomité. Naturalmente, esto implica que la seguridad del sistema es ahora precisamente tan alta como el costo de la corrupción del subcomité. Además, los subcomités están sujetos a la formación de cárteles. En los protocolos tipo Snow, dicha delegación no es necesaria, lo que permite que cada operador de nodo tenga un primer110 mano diga en el sistema, en todo momento. Otro diseño, normalmente denominado fragmentación de estado, intenta para proporcionar escalabilidad al paralelizar la serialización de transacciones a redes independientes de validators. Desafortunadamente, la seguridad del sistema en un diseño de este tipo sólo llega a ser tan alta como la más fácil de corromper. fragmento independiente. Por lo tanto, ni la elección de subcomités ni la fragmentación son estrategias de escalamiento adecuadas. para plataformas criptográficas. 115 – Adaptativo. A diferencia de otros sistemas basados en votación, los protocolos Snow logran un mayor rendimiento cuando el El adversario es pequeño y, sin embargo, muy resistente ante grandes ataques. – Asincrónicamente Seguro. Los protocolos Snow, a diferencia de los protocolos de cadena más larga, no requieren sincronicidad para operar de forma segura y, por lo tanto, evitar el doble gasto incluso ante particiones de red. En Bitcoin, por ejemplo, si se viola el supuesto de sincronicidad, es posible operar con bifurcaciones independientes del 120 Bitcoin red durante períodos prolongados de tiempo, lo que invalidaría cualquier transacción una vez que se bifurquen sanar. – Baja Latencia. La mayoría de los blockchain actuales no pueden admitir aplicaciones comerciales, como operaciones comerciales o diarias. pagos minoristas. Es simplemente inviable esperar minutos, o incluso horas, para la confirmación de las transacciones. Por lo tanto, una de las propiedades más importantes, y sin embargo, muy pasada por alto, de los protocolos de consenso es la 125 tiempo hasta la finalidad. Los protocolos de nieve alcanzan su finalidad normalmente en ≤1 segundo, lo cual es significativamente más bajo que tanto protocolos de cadena más larga como blockchains fragmentados, los cuales generalmente abarcan la finalidad de un asunto de minutos.Avalanche Plataforma 30/06/2020 5 – Alto rendimiento. Los protocolos Snow, que pueden construir una cadena lineal o un DAG, alcanzan miles de transacciones por segundo (más de 5000 tps), manteniendo al mismo tiempo una descentralización total. Nuevas soluciones blockchain que afirman 130 alto TPS normalmente sacrifican la descentralización y la seguridad y optan por sistemas más centralizados e inseguros. mecanismos de consenso. Algunos proyectos informan cifras provenientes de entornos altamente controlados, por lo que informan erróneamente verdaderos resultados de rendimiento. Las cifras reportadas para $AVAX se toman directamente de una red Avalanche real y completamente implementada que se ejecuta en 2000 nodos en AWS, distribuida geográficamente en todo el mundo en sistemas de gama baja. máquinas. Se pueden lograr resultados de rendimiento más altos (más de 10 000) asumiendo un mayor ancho de banda 135 aprovisionamiento para cada nodo y hardware dedicado para la verificación de firmas. Finalmente, observamos que el Las métricas antes mencionadas se encuentran en la capa base. Las soluciones de escalado de Capa 2 aumentan inmediatamente estos resultados considerablemente. Cuadros comparativos de consenso La Tabla 1 describe las diferencias entre las tres familias conocidas de protocolos de consenso a través de un conjunto de 8 ejes críticos. 140 Nakamoto clásico Nieve Robusto (Adecuado para entornos abiertos) + - + Altamente descentralizado (permite muchos validadores) + - + Baja latencia y finalización rápida (confirmación de transacción rápida) - + + Alto rendimiento (permite muchos clientes) - + + Ligero (bajos requisitos del sistema) - + + Inactivo (no activo cuando no se toman decisiones) - + + Seguridad parametrizable (más allá del 51% de presencia adversaria) - - + Altamente escalable - - + Tabla 1. Cuadro comparativo entre las tres familias conocidas de protocolos de consenso. Avalanche, muñeco de nieve y Frosty todos pertenecen a la familia Snow.

平台概览

在本节中,我们提供平台的架构概述并讨论各种实现 详细信息。 Avalanche 平台清楚地分离了三个问题:链(以及构建在其上的资产)、执行 环境和部署。 3.1 建筑 145 子网络 子网络或子网是一组动态的 validator ,它们一起工作以达成共识 关于一组 blockchain 的状态。每个 blockchain 由一个子网验证,一个子网可以验证 任意多个 blockchain。 validator 可以是任意多个子网的成员。子网决定 谁可以进入它,并且可能要求其组成部分 validator 具有某些属性。 Avalanche 平台支持任意多个子网的创建和操作。为了创建一个新的子网 150 或者要加入子网,必须支付以 $AVAX 计价的费用。

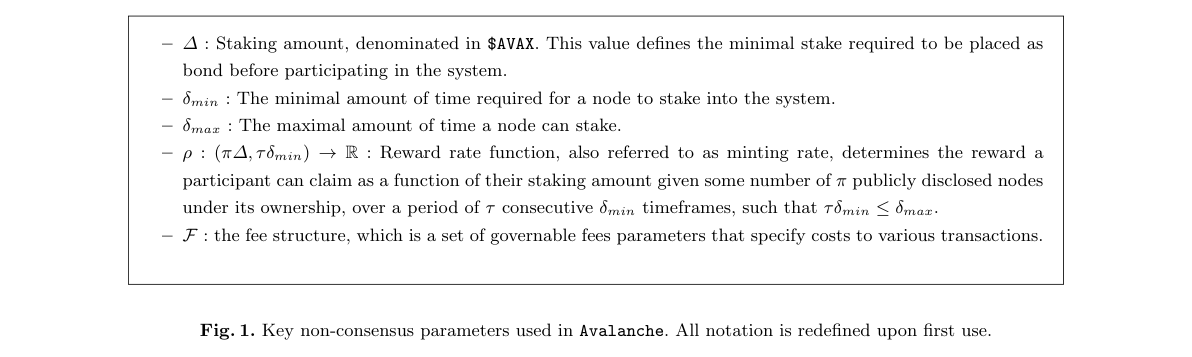

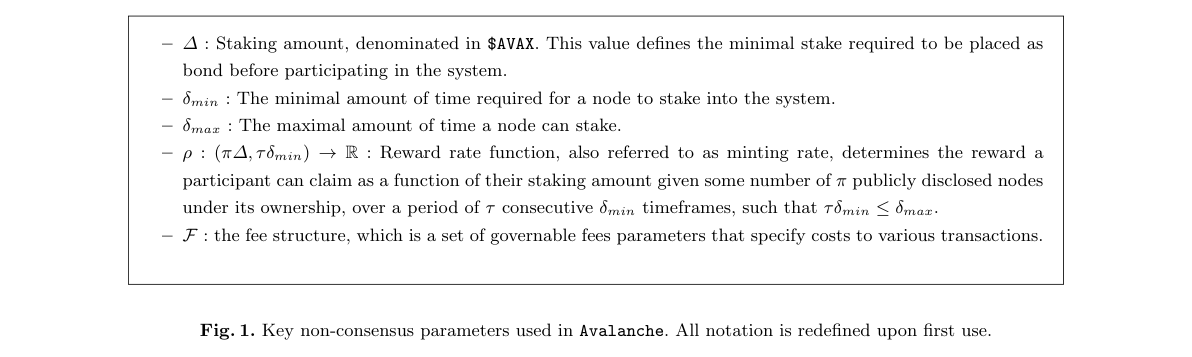

6 凯文·塞克尼奇、丹尼尔·莱恩、斯蒂芬·布托夫和艾敏·古恩·西雷尔 子网模型具有许多优点: – 如果 validator 不关心给定子网中的 blockchain,它就不会加入该子网。 这减少了网络流量以及 validators 所需的计算资源。这是在 与其他 blockchain 项目相比,其中每个 validator 都必须验证每笔交易,甚至 155 那些他们不关心的人。 – 由于子网决定谁可以进入它们,因此可以创建私有子网。也就是说,每个 blockchain 中 子网仅由一组受信任的 validator 进行验证。 – 可以创建一个子网,其中每个 validator 都具有某些属性。例如,可以创建一个 每个 validator 位于某个司法管辖区的子网,或者每个 validator 受某些管辖区约束的子网 160 现实世界的合同。出于合规性原因,这可能是有益的。 有一个特殊的子网,称为默认子网。它由所有 validator 验证。 (也就是说,按顺序 要验证任何子网,还必须验证默认子网。)默认子网验证一组 预定义的 blockchain,包括 $AVAX 存在和交易的 blockchain。 虚拟机 每个 blockchain 都是虚拟机 (VM) 的一个实例。VM 是一个蓝图 165 blockchain,就像面向对象编程语言中的类是对象的蓝图一样。的 blockchain 的接口、状态和行为由 blockchain 运行的 VM 定义。以下 blockchain 的属性和其他属性由 VM 定义: – 块的内容 – 接受块时发生的状态转换 170 – blockchain 及其端点公开的 API – 持久化到磁盘的数据 我们说 blockchain “使用”或“运行”给定的虚拟机。创建 blockchain 时,指定 VM 它运行,以及 blockchain 的创世状态。可以使用预先存在的 blockchain 创建新的 blockchain VM 或开发人员可以编写新的代码。可以有任意多个 blockchain 运行同一 VM。 175 每个 blockchain,即使是那些运行相同虚拟机的,在逻辑上独立于其他虚拟机,并维护其自身的特性。 自己的状态。 3.2 自举 参与 Avalanche 的第一步是引导。该过程分三个阶段进行: 连接 播种锚、网络和状态发现,并成为 validator。 180 种子锚点 任何未经许可(即硬编码)运行的对等网络系统 一组身份需要某种机制来进行对等发现。在点对点文件共享网络中,一组 使用跟踪器。在加密网络中,一个典型的机制是使用 DNS 种子节点(我们称之为Avalanche 平台 2020/06/30 7 作为种子锚点),其中包含一组明确定义的种子 IP 地址,其他成员可以从中使用这些地址 可以发现网络。 DNS种子节点的作用是提供有关集合的有用信息 185 系统中的活跃参与者。 Bitcoin 核心 [1] 中采用了相同的机制,其中 源代码的 src/chainparams.cpp 文件包含硬编码种子节点的列表。之间的区别 BTC 和 Avalanche 的区别在于,BTC 只需要一个正确的 DNS 种子节点,而 Avalanche 则需要一个简单的 DNS 种子节点。 大多数锚是正确的。例如,新用户可以选择引导网络视图 通过一系列完善且信誉良好的交易所,其中任何一个交易所单独都不可信。 190 然而,我们注意到,引导节点集不需要是硬编码或静态的,并且可以是 由用户提供,但为了便于使用,客户端可以提供默认设置,其中包括经济的 客户希望与之分享世界观的重要参与者,例如交流。没有任何障碍 成为种子锚点,因此一组种子锚点不能决定节点是否可以进入 网络,因为节点可以通过附加到任何种子集来发现 Avalanche 对等点的最新网络 195 锚点。 网络和状态发现 一旦连接到种子锚点,节点就会查询最新的一组 状态转换。我们将这组状态转换称为可接受的边界。对于链来说,可接受的边界 是最后接受的块。对于 DAG,接受边界是已接受但具有以下特征的顶点集: 不接受儿童。从种子锚点收集接受的边界后,状态转换 200 被大多数种子锚点接受被定义为被接受。然后提取正确的状态 通过与采样节点同步。只要种子锚点中有大多数正确节点 设置,则接受的状态转换必须已被至少一个正确的节点标记为接受。 该状态发现过程也用于网络发现。网络的成员资格集是 定义在 validator 链上。因此,与 validator 链同步可以让节点发现 205 当前的 validator 组。 validator 链将在下一节中进一步讨论。 3.3 Sybil 控制和成员资格 共识协议在假设数量达到阈值的情况下提供安全保证 系统中的成员可能是敌对的。女巫攻击,其中节点廉价地淹没网络 恶意身份可能会轻易使这些保证失效。从根本上来说,这种攻击只能是 210 通过用难以伪造的资源 [3] 的证据来交换存在来阻止。过去的系统已经探索过使用 跨越 proof-of-work (PoW)、proof-of-stake (PoS) 的 Sybil 威慑机制,经过时间证明 (POET)、时空证明(PoST)和权威证明(PoA)。 从本质上讲,所有这些机制都具有相同的功能:它们要求每个参与者都有 某种经济承诺形式的“利益攸关者”,这反过来又提供了一种经济承诺 215 防止该参与者不当行为的障碍。它们都涉及一种形式的股权,无论是哪种形式 采矿设备和 hash 电力 (PoW)、磁盘空间 (PoST)、可信硬件 (POET) 或经批准的身份 (PoA)。这种股权构成了参与者为获得发言权而必须承担的经济成本的基础。对于 例如,在 Bitcoin 中,贡献有效块的能力与 hash 的幂成正比。 提议参与者。不幸的是,共识协议之间也存在很大的混乱8 凯文·塞克尼奇、丹尼尔·莱恩、斯蒂芬·布托夫和艾敏·古恩·西雷尔 与 Sybil 控制机制相比。我们注意到,共识协议的选择在很大程度上是: 与 Sybil 控制机制的选择正交。这并不是说 Sybil 控制机制是 互相替换,因为特定的选择可能会对底层产生影响 共识协议的保证。然而,Snow* 系列可以与许多已知的 机制,无需进行重大修改。 225 最终,为了安全并确保参与者的激励与利益相一致 网络方面,$AVAX选择PoS作为核心Sybil控制机制。某些形式的股权本质上是 集中化:例如,采矿设备制造(PoW)本质上集中在少数人手中 拥有适当专业知识并能够获得具有竞争力的 VLSI 所需的数十项专利的人员 制造。此外,由于每年大量的矿工补贴,PoW 挖矿的价值也随之流失。同样, 230 大型数据中心运营商拥有最丰富的磁盘空间。此外,所有女巫控制机制 会产生持续成本,例如hashing 的电力成本,从生态系统中泄漏价值,更不用说 破坏环境。这反过来又降低了 token 的可行性范围,其中不利的 价格在短时间内波动可能导致系统无法运行。工作量证明本质上选择 矿工有关系网可以获得廉价电力,这与矿工的能力关系不大 235 序列化交易或其对整个生态系统的贡献。在这些选项中,我们选择 proof-of-stake,因为它是绿色的、可访问的并且向所有人开放。然而,我们注意到,虽然 $AVAX 使用 PoS,Avalanche 网络使子网能够通过 PoW 和 PoS 启动。 质押是参与开放网络的自然机制,因为它可以实现直接的经济 论点:攻击成功的概率与明确定义的货币成本成正比 240 功能。换句话说,参与质押的节点出于经济动机不参与以下行为: 可能会损害他们所持股份的价值。此外,该股份不会产生任何额外的维护成本(其他 然后是投资另一种资产的机会成本),并且具有与采矿设备不同的属性, 如果用于灾难性攻击,则会被完全消耗。对于 PoW 操作,挖矿设备可以简单地 重复使用,或者——如果所有者决定的话——完全卖回市场。 245 希望进入网络的节点可以通过首先投入固定的股份来自由地这样做 在参与网络期间。用户决定质押金额的持续时间。 一旦被接受,股份就无法恢复。主要目标是确保节点充分共享 网络的基本稳定视图相同。我们预计将最小 staking 时间设置为 一周。 250 与其他也提出 PoS 机制的系统不同,$AVAX 不使用削减,并且 因此,当 staking 期限到期时,所有赌注都会退还。这可以防止出现不必要的情况,例如 客户端软件或硬件故障导致硬币丢失。这与我们的设计理念相吻合 构建可预测技术:即使存在软件或,所抵押的 token 也不会面临风险。 硬件缺陷。 255 在 Avalanche 中,想要参与的节点向 validator 链发出特殊的权益交易。 质押交易指定质押金额、参与者的 staking 密钥(即 staking)、持续时间、 以及验证开始的时间。一旦交易被接受,资金将被锁定,直到 staking 期间结束。最小允许金额由系统决定并强制执行。股份 参与者投入的金额会影响参与者在市场中的影响力Avalanche 平台 2020/06/30 9 共识过程以及奖励,稍后讨论。指定的 staking 持续时间必须介于 δmin 和 δmax,可以锁定任何权益的最小和最大时间范围。与 staking 金额,staking 期间也对系统中的奖励有影响。丢失或被盗 staking 密钥不会导致资产丢失,因为 staking 密钥仅用于共识过程,不用于资产 转移。 265 3.4 $AVAX 中的智能合约 发布时,Avalanche 通过 Ethereum 虚拟机 (EVM) 支持标准的基于 Solidity 的 smart contract。我们预计该平台将支持更丰富、更强大的 smart contract 集 工具,包括: – 具有链下执行和链上验证的智能合约。 270 – 并行执行的智能合约。任何不在相同状态下运行的 smart contract Avalanche 中的任何子网都能够并行执行。 – 改进的 Solidity,称为 Solidity++。这种新语言将支持版本控制、安全数学 定点算术、改进的类型系统、LLVM 编译以及即时执行。 如果开发人员需要 EVM 支持,但想要在私有子网中部署 smart contract,他们 275 可以直接启动一个新的子网。这就是 Avalanche 通过以下方式实现特定于功能的分片的方式: 子网。此外,如果开发人员需要与当前部署的 Ethereum 智能交互 合约,它们可以与 Athereum 子网交互,该子网是 Ethereum 的勺子。最后,如果开发者 需要与 Ethereum 虚拟机不同的执行环境,他们可以选择部署 它们的 smart contract 通过实现不同执行环境(例如 DAML)的子网 280 或 WASM。子网可以支持 VM 行为之外的其他功能。例如,子网可以强制 较大的 validator 节点在较长时间内保存 smart contracts 的性能要求,或者 validator 私下持有合约状态。 4 治理和 $AVAX 代币 4.1 $AVAX 原生代币 第285章 货币政策 原生 token,$AVAX,是有供应上限的,上限设置为 720, 000, 000 tokens, 主网启动时可使用 360, 000, 000 token。然而,与其他上限供应 token 不同的是 永久提高铸币率,\(AVAX is designed to react to changing economic conditions. In particular, the objective of \)AVAX 的货币政策是平衡用户质押 token 的激励 与使用它与平台上提供的各种服务进行交互。平台参与者 290 共同充当分散的储备银行。 Avalanche 上可用的杠杆有 staking 奖励、费用、 和空投,所有这些都受到可控参数的影响。质押奖励由链上治理设定,并由旨在永不超过上限供应的函数控制。可以诱导质押 通过增加费用或增加 staking 奖励。另一方面,我们可以提高参与度 通过降低费用和减少 staking 奖励来使用 Avalanche 平台服务。10 凯文·塞克尼奇、丹尼尔·莱恩、斯蒂芬·布托夫和艾敏·古恩·西雷尔 用途 支付 真正的去中心化点对点支付对于该行业来说在很大程度上是一个未实现的梦想,因为 当前任职者缺乏绩效。 $AVAX 与使用支付方式一样强大且易于使用 Visa,以完全去信任、去中心化的方式每秒允许全球数千笔交易。 此外,对于世界各地的商家来说,$AVAX 提供了比 Visa 更直接的价值主张,即更低的价格 300 费用。 质押:保护系统在 Avalanche 平台上,女巫控制是通过 staking 实现的。按顺序 为了验证,参与者必须锁定代币或质押。验证者,有时称为质押者,是 根据 staking 金额和 staking 持续时间等对验证服务进行补偿 属性。所选择的补偿函数应该最小化方差,确保大的利益相关者不会 305 不成比例地获得更多补偿。参与者也不受任何“运气”因素的影响,如 工作量证明挖矿。这样的奖励计划也会阻止挖矿或 staking 池的形成,从而真正实现 去中心化、无需信任的网络参与。 原子交换 除了提供系统的核心安全性之外,$AVAX token 还充当通用单元 的交换。从那时起,Avalanche 平台将能够原生支持无需信任的原子交换 310 该平台可直接在 Avalanche 上进行任何类型资产的本地、真正去中心化交易。 4.2 治理 治理对于任何平台的开发和采用都至关重要,因为与所有其他类型一样 系统 - Avalanche 也将面临自然演变和更新。 $AVAX 提供链上治理 对于网络的关键参数,参与者可以对网络的更改进行投票,并且 315 以民主方式解决网络升级决策。这包括诸如最小 staking 金额等因素, 铸币率以及其他经济参数。这使得平台能够通过人群oracle有效地执行动态参数优化。然而,与其他一些治理平台不同 在那里,Avalanche 不允许对系统的任意方面进行无限制的更改。相反,只有一个 可以通过治理修改预先确定的参数数量,从而使系统更具可预测性 320 并提高安全性。此外,所有可控制的参数都受到特定时间范围内的限制, 引入滞后现象,并确保系统在短时间内保持可预测性。 对于没有托管人的去中心化系统来说,寻找全球可接受的系统参数值的可行过程至关重要。 Avalanche 可以利用其共识机制来构建一个系统,允许 任何人都可以提出特殊交易,这些交易本质上是全系统民意调查。任何参与节点都可以 325 提出此类建议。 名义奖励率是影响任何货币(无论是数字货币还是法定货币)的重要参数。不幸的是,修复此参数的加密货币可能会面临各种问题,包括通货紧缩或通货膨胀。 为此,名义奖励率在预先设定的范围内受到治理。这将 允许 token 持有者选择 $AVAX 最终是上限、无上限,还是通货紧缩。Avalanche 平台 2020/06/30 11 交易费用(用 F 组表示)也受到治理。 F 实际上是一个元组,描述了与各种指令和交易相关的费用。最后,staking 次和金额 也是可以治理的。这些参数的列表在图 1 中定义。 – Δ:质押金额,以 $AVAX 计价。该值定义了需要放置的最小赌注 参与系统之前先绑定。 – δmin :节点投入系统所需的最短时间。 – δmax :节点可以质押的最长时间。 – ρ : (πΔ, τδmin) →R : 奖励率函数,也称为铸币率,决定奖励 a 给定一定数量的 π 公开披露的节点,参与者可以根据其 staking 金额进行索赔 在其所有权下,在 τ 个连续 δmin 时间范围内,使得 τδmin ≤δmax。 – F :费用结构,是一组可管理的费用参数,指定各种交易的成本。 图 1. Avalanche 中使用的关键非共识参数。所有符号在首次使用时都会重新定义。 根据金融系统的可预测性原则,$AVAX 的治理具有滞后性, 这意味着参数的更改高度依赖于它们最近的更改。有两个限制 第335章 与每个可控制参数相关:时间和范围。使用治理更改参数后 交易后,立即再次进行大量更改变得非常困难。这些困难 自上次更改以来,随着时间的推移,价值约束会放松。总的来说,这可以防止系统 在短时间内发生巨大变化,使用户能够安全地预测系统参数 短期内具有较强的控制力和灵活性,长期内则具有较强的控制力和灵活性。 340

Descripción general de la plataforma

En esta sección, proporcionamos una descripción general de la arquitectura de la plataforma y analizamos varias implementaciones. detalles. La plataforma Avalanche separa claramente tres preocupaciones: cadenas (y activos construidos sobre ella), ejecución entornos y despliegue. 3.1 Arquitectura 145 Subredes Una subred, o subred, es un conjunto dinámico de validators que trabajan juntos para lograr un consenso. sobre el estado de un conjunto de blockchains. Cada blockchain es validado por una subred y una subred puede validar arbitrariamente muchos blockchains. Un validator puede ser miembro de muchas subredes arbitrarias. Una subred decide quién puede ingresarlo y puede requerir que sus validators constituyentes tengan ciertas propiedades. El Avalanche La plataforma admite la creación y operación de muchas subredes arbitrarias. Para crear una nueva subred 150 o para unirse a una subred se debe pagar una tarifa denominada en $AVAX.

6 Kevin Sekniqi, Daniel Laine, Stephen Buttolph y Emin G¨un Sirer El modelo de subred ofrece una serie de ventajas: – Si a un validator no le importan los blockchains en una subred determinada, simplemente no se unirá a esa subred. Esto reduce el tráfico de la red, así como los recursos computacionales necesarios de validators. esto esta en a diferencia de otros proyectos blockchain, en los que cada validator debe validar cada transacción, incluso 155 aquellos que no les importan. – Dado que las subredes deciden quién puede ingresar a ellas, se pueden crear subredes privadas. Es decir, cada blockchain en la subred es validada únicamente por un conjunto de validators confiables. – Se puede crear una subred donde cada validator tenga ciertas propiedades. Por ejemplo, se podría crear un subred donde cada validator está ubicado en una determinada jurisdicción, o donde cada validator está vinculado por alguna 160 contrato del mundo real. Esto puede ser benéfico por razones de cumplimiento. Hay una subred especial llamada Subred predeterminada. Está validado por todos los validators. (Es decir, en orden para validar cualquier subred, también se debe validar la subred predeterminada). La subred predeterminada valida un conjunto de blockchains predefinidos, incluido el blockchain donde $AVAX vive y se comercializa. Máquinas virtuales Cada blockchain es una instancia de una máquina virtual (VM). Una VM es un modelo para una 165 blockchain, al igual que una clase es un modelo para un objeto en un lenguaje de programación orientado a objetos. el La interfaz, el estado y el comportamiento de un blockchain están definidos por la máquina virtual que ejecuta blockchain. lo siguiente Las propiedades de un blockchain, y otras, están definidas por una VM: – El contenido de un bloque. – La transición de estado que ocurre cuando se acepta un bloque. 170 – Las API expuestas por blockchain y sus puntos finales – Los datos que se conservan en el disco. Decimos que un blockchain "usa" o "ejecuta" una máquina virtual determinada. Al crear un blockchain, se especifica la VM se ejecuta, así como el estado de génesis del blockchain. Se puede crear un nuevo blockchain utilizando un preexistente VM o un desarrollador pueden codificar uno nuevo. Puede haber muchos blockchain arbitrariamente que ejecuten la misma máquina virtual. 175 Cada blockchain, incluso aquellos que ejecutan la misma VM, es lógicamente independiente de los demás y mantiene su propio estado. 3.2 Arranque El primer paso para participar en Avalanche es el arranque. El proceso se produce en tres etapas: conexión para sembrar anclas, descubrimiento de redes y estados, y convertirse en un validator. 180 Seed Anchors Cualquier sistema en red de pares que opera sin permiso (es decir, codificado) Un conjunto de identidades requiere algún mecanismo para el descubrimiento entre pares. En las redes de intercambio de archivos peer-to-peer, un conjunto de Se utilizan rastreadores. En las redes criptográficas, un mecanismo típico es el uso de nodos semilla DNS (a los que nos referimosAvalanche Plataforma 30/06/2020 7 como anclajes de semillas), que comprenden un conjunto de direcciones IP de semillas bien definidas desde las cuales otros miembros de La red puede ser descubierta. La función de los nodos semilla DNS es proporcionar información útil sobre el conjunto 185 de participantes activos en el sistema. El mismo mecanismo se emplea en Bitcoin Core [1], en el que el El archivo src/chainparams.cpp del código fuente contiene una lista de nodos semilla codificados. La diferencia entre BTC y Avalanche es que BTC requiere solo un nodo semilla DNS correcto, mientras que Avalanche requiere un simple la mayoría de los anclajes son correctos. Como ejemplo, un nuevo usuario puede optar por iniciar la vista de red a través de un conjunto de intercambios bien establecidos y de buena reputación, ninguno de los cuales individualmente no es de confianza. 190 Sin embargo, observamos que el conjunto de nodos de arranque no necesita estar codificado ni ser estático, y puede ser proporcionado por el usuario, aunque para facilitar el uso, los clientes pueden proporcionar una configuración predeterminada que incluya económicamente actores importantes, como los intercambios, con los que los clientes desean compartir una visión del mundo. No hay barrera para convertirse en un ancla de semilla, por lo tanto, un conjunto de anclas de semilla no puede dictar si un nodo puede o no entrar la red, ya que los nodos pueden descubrir la red más reciente de Avalanche pares adjuntándose a cualquier conjunto de semillas 195 anclas. Descubrimiento de red y estado Una vez conectado a los anclajes semilla, un nodo consulta el último conjunto de transiciones de estado. A este conjunto de transiciones estatales lo llamamos frontera aceptada. Para una cadena, la frontera aceptada es el último bloque aceptado. Para un DAG, la frontera aceptada es el conjunto de vértices que se aceptan, pero que tienen No se aceptan niños. Después de recopilar las fronteras aceptadas de las anclas semilla, las transiciones de estado que 200 son aceptados por la mayoría de los anclajes de semillas se define como aceptado. Luego se extrae el estado correcto. sincronizándose con los nodos muestreados. Siempre que haya una mayoría de nodos correctos en el ancla semilla establecido, entonces las transiciones de estado aceptadas deben haber sido marcadas como aceptadas por al menos un nodo correcto. Este proceso de descubrimiento de estado también se utiliza para el descubrimiento de redes. El conjunto de miembros de la red es definido en la cadena validator. Por lo tanto, la sincronización con la cadena validator permite que el nodo descubra 205 el conjunto actual de validators. La cadena validator se analizará con más detalle en la siguiente sección. 3.3 Control y membresía de Sybil Los protocolos de consenso ofrecen sus garantías de seguridad bajo el supuesto de que hasta un número umbral de miembros en el sistema podría ser conflictivo. Un ataque Sybil, en el que un nodo inunda la red de forma económica con identidades maliciosas, pueden invalidar trivialmente estas garantías. Fundamentalmente, tal ataque sólo puede ser 210 disuadido por el intercambio de presencia con prueba de un recurso difícil de falsificar [3]. Los sistemas anteriores han explorado el uso de mecanismos de disuasión Sybil que abarcan proof-of-work (PoW), proof-of-stake (PoS), prueba de tiempo transcurrido (POET), prueba de espacio y tiempo (PoST) y prueba de autoridad (PoA). En esencia, todos estos mecanismos cumplen una función idéntica: requieren que cada participante tenga algo de “piel en el juego” en forma de algún compromiso económico, que a su vez proporciona una 215 barrera contra el mal comportamiento de ese participante. Todos ellos implican una forma de apuesta, ya sea en la forma de plataformas de minería y hash energía (PoW), espacio en disco (PoST), hardware confiable (POET) o una identidad aprobada (PoA). Esta apuesta constituye la base de un coste económico que los participantes deben soportar para adquirir voz. Para Por ejemplo, en Bitcoin, la capacidad de contribuir con bloques válidos es directamente proporcional a la potencia hash del participante proponente. Desafortunadamente, también ha habido una confusión sustancial entre los protocolos de consenso8 Kevin Sekniqi, Daniel Laine, Stephen Buttolph y Emin G¨un Sirer versus mecanismos de control de Sybil. Observamos que la elección de los protocolos de consenso depende, en su mayor parte, ortogonal a la elección del mecanismo de control Sybil. Esto no quiere decir que los mecanismos de control de Sybil sean reemplazos directos entre sí, ya que una elección particular podría tener implicaciones sobre el subyacente garantías del protocolo de consenso. Sin embargo, la familia Snow* puede combinarse con muchos de estos conocidos mecanismos, sin modificaciones significativas. 225 En última instancia, por seguridad y para garantizar que los incentivos de los participantes estén alineados en beneficio de la red, $AVAX elige PoS para el mecanismo de control central de Sybil. Algunas formas de participación son inherentemente Centralizado: la fabricación de plataformas mineras (PoW), por ejemplo, está inherentemente centralizada en manos de unos pocos. personas con el conocimiento adecuado y acceso a las docenas de patentes necesarias para un VLSI competitivo fabricación. Además, la minería PoW pierde valor debido a los grandes subsidios anuales a los mineros. De manera similar, 230 El espacio en disco pertenece en mayor medida a los grandes operadores de centros de datos. Además, todos los mecanismos de control de Sybil que acumulan costos continuos, p.e. costos de electricidad para hashing, valor de fuga fuera del ecosistema, sin mencionar destruir el medio ambiente. Esto, a su vez, reduce el alcance de viabilidad para el token, en el que una situación adversa El movimiento de precios durante un período de tiempo pequeño puede hacer que el sistema sea inoperable. La prueba de trabajo selecciona inherentemente mineros que tienen las conexiones para adquirir electricidad barata, lo que tiene poco que ver con la capacidad de los mineros 235 para serializar transacciones o sus contribuciones al ecosistema general. Entre estas opciones elegimos proof-of-stake, porque es verde, accesible y abierto a todos. Sin embargo, observamos que si bien $AVAX usa PoS, la red Avalanche permite lanzar subredes con PoW y PoS. El stake es un mecanismo natural para participar en una red abierta porque permite una relación económica directa. argumento: la probabilidad de éxito de un ataque es directamente proporcional a un costo monetario bien definido 240 función. En otras palabras, los nodos que participan están motivados económicamente para no participar en comportamientos que podría perjudicar el valor de su participación. Además, esta participación no genera ningún coste adicional de mantenimiento (otros luego el costo de oportunidad de invertir en otro activo), y tiene la propiedad que, a diferencia del equipo de minería, se consume por completo si se usa en un ataque catastrófico. Para operaciones PoW, los equipos de minería pueden ser simplemente reutilizarse o, si el propietario así lo decide, venderse íntegramente al mercado. 245 Un nodo que desee ingresar a la red puede hacerlo libremente colocando primero una estaca que esté inmovilizada. durante el tiempo de participación en la red. El usuario determina la cantidad y la duración de la apuesta. Una vez aceptada, una apuesta no se puede revertir. El objetivo principal es garantizar que los nodos compartan sustancialmente la misma vista mayoritariamente estable de la red. Anticipamos establecer el tiempo mínimo staking en el orden de un semana. 250 A diferencia de otros sistemas que también proponen un mecanismo PoS, $AVAX no utiliza slashing, y por lo tanto, toda la apuesta se devuelve cuando expira el período staking. Esto evita escenarios no deseados como un fallo de software o hardware del cliente que provoca una pérdida de monedas. Esto encaja con nuestra filosofía de diseño. de construir tecnología predecible: los tokens apostados no están en riesgo, incluso en presencia de software o fallas de hardware. 255 En Avalanche, un nodo que quiere participar emite una transacción de participación especial a la cadena validator. Las transacciones de apuesta indican una cantidad a apostar, la clave staking del participante que es staking, la duración, y la hora en que comenzará la validación. Una vez aceptada la transacción, los fondos se bloquearán hasta que final del período staking. La cantidad mínima permitida la decide y aplica el sistema. la estaca La cantidad colocada por un participante tiene implicaciones tanto para la cantidad de influencia que el participante tiene en elAvalanche Plataforma 30/06/2020 9 proceso de consenso, así como la recompensa, como se analiza más adelante. La duración especificada staking debe estar entre δmin y δmax, los plazos mínimo y máximo durante los cuales se puede bloquear cualquier apuesta. Al igual que con el staking monto, el período staking también tiene implicaciones para la recompensa en el sistema. Pérdida o robo del La clave staking no puede provocar la pérdida de activos, ya que la clave staking se utiliza sólo en el proceso de consenso, no para activos transferencia. 265 3.4 Contratos inteligentes en $AVAX En el lanzamiento, Avalanche admite smart contract estándar basados en Solidity a través de la máquina virtual Ethereum (EVM). Prevemos que la plataforma admitirá un conjunto más rico y potente de smart contract herramientas, incluyendo: – Contratos inteligentes con ejecución fuera de la cadena y verificación dentro de la cadena. 270 – Contratos inteligentes con ejecución paralela. Cualquier smart contracts que no opere en el mismo estado en cualquier subred en Avalanche podrá ejecutarse en paralelo. – Un Solidity mejorado, llamado Solidity++. Este nuevo lenguaje soportará versiones y matemáticas seguras y aritmética de punto fijo, un sistema de tipos mejorado, compilación en LLVM y ejecución justo a tiempo. Si un desarrollador requiere soporte para EVM pero desea implementar smart contracts en una subred privada, debe 275 puede activar una nueva subred directamente. Así es como Avalanche permite la fragmentación de funciones específicas a través de las subredes. Además, si un desarrollador requiere interacciones con el sistema inteligente Ethereum actualmente implementado contratos, pueden interactuar con la subred de Athereum, que es una cuchara de Ethereum. Finalmente, si un desarrollador requiere un entorno de ejecución diferente de la máquina virtual Ethereum, pueden optar por implementar su smart contract a través de una subred que implementa un entorno de ejecución diferente, como DAML 280 o WASM. Las subredes pueden admitir funciones adicionales más allá del comportamiento de las VM. Por ejemplo, las subredes pueden imponer requisitos de rendimiento para nodos validator más grandes que contienen smart contracts durante períodos de tiempo más largos, o validators que mantienen el estado del contrato de forma privada. 4 Gobernanza y el token $AVAX 4.1 El token nativo $AVAX 285 Política monetaria El token nativo, $AVAX, tiene oferta limitada, donde el límite se establece en 720, 000, 000 tokens, con 360, 000, 000 tokens disponibles en el lanzamiento de la red principal. Sin embargo, a diferencia de otros tokens de suministro limitado que hornear la tasa de acuñación perpetuamente, \(AVAX is designed to react to changing economic conditions. In particular, the objective of \)La política monetaria de AVAX es equilibrar los incentivos de los usuarios para apostar el token versus usarlo para interactuar con la variedad de servicios disponibles en la plataforma. Participantes en la plataforma 290 actuar colectivamente como un banco de reserva descentralizado. Las palancas disponibles en Avalanche son staking recompensas, tarifas, y lanzamientos desde el aire, todos los cuales están influenciados por parámetros gobernables. Las recompensas de las apuestas se establecen mediante la gobernanza en cadena y se rigen por una función diseñada para nunca superar el suministro limitado. Se puede inducir la apuesta aumentando las tarifas o aumentando las staking recompensas. Por otro lado, podemos inducir un mayor compromiso. con los servicios de la plataforma Avalanche reduciendo las tarifas y disminuyendo la recompensa staking.10 Kevin Sekniqi, Daniel Laine, Stephen Buttolph y Emin G¨un Sirer Usos Pagos Los verdaderos pagos descentralizados entre pares son en gran medida un sueño no realizado para la industria debido a la actual falta de desempeño de los titulares. $AVAX es tan potente y fácil de usar como los pagos mediante Visa, que permite miles de transacciones a nivel mundial cada segundo, de forma totalmente descentralizada y sin confianza. Además, para los comerciantes de todo el mundo, $AVAX ofrece una propuesta de valor directa sobre Visa, es decir, un menor 300 honorarios. Replanteo: Protección del sistema En la plataforma Avalanche, el control de Sybil se logra a través de staking. en orden Para validar, un participante debe bloquear monedas o apostar. Los validadores, a veces denominados participantes, son compensados por sus servicios de validación en base a staking monto y staking duración, entre otros propiedades. La función de compensación elegida debe minimizar la variación, asegurando que los grandes apostadores no 305 reciben desproporcionadamente más compensación. Los participantes tampoco están sujetos a ningún factor de "suerte", como en Minería de prisioneros de guerra. Tal esquema de recompensa también desalienta la formación de minería o pools staking que permitan una verdadera participación descentralizada y sin confianza en la red. Intercambios atómicos Además de proporcionar la seguridad central del sistema, el $AVAX token sirve como unidad universal. de intercambio. A partir de ahí, la plataforma Avalanche podrá admitir intercambios atómicos sin confianza de forma nativa en 310 la plataforma que permite intercambios nativos y verdaderamente descentralizados de cualquier tipo de activo directamente en Avalanche. 4.2 Gobernanza La gobernanza es fundamental para el desarrollo y la adopción de cualquier plataforma porque, como ocurre con todos los demás tipos de sistemas – Avalanche también enfrentará evolución natural y actualizaciones. $AVAX proporciona gobernanza en cadena para parámetros críticos de la red donde los participantes pueden votar sobre cambios en la red y 315 resolver democráticamente las decisiones de actualización de la red. Esto incluye factores como el monto mínimo staking, tasa de acuñación, así como otros parámetros económicos. Esto permite que la plataforma realice de manera efectiva la optimización de parámetros dinámicos a través de una multitud oracle. Sin embargo, a diferencia de otras plataformas de gobernanza Por ahí, Avalanche no permite cambios ilimitados en aspectos arbitrarios del sistema. En cambio, sólo un Un número predeterminado de parámetros se puede modificar a través de la gobernanza, lo que hace que el sistema sea más predecible. 320 y aumentar la seguridad. Además, todos los parámetros gobernables están sujetos a límites dentro de límites de tiempo específicos, introduciendo histéresis y asegurando que el sistema siga siendo predecible en rangos de tiempo cortos. Un proceso viable para encontrar valores globalmente aceptables para los parámetros del sistema es fundamental para los sistemas descentralizados sin custodios. Avalanche puede utilizar su mecanismo de consenso para construir un sistema que permita cualquiera pueda proponer transacciones especiales que sean, en esencia, encuestas a nivel de todo el sistema. Cualquier nodo participante podrá 325 emitir tales propuestas. La tasa de recompensa nominal es un parámetro importante que afecta a cualquier moneda, ya sea digital o fiduciaria. Desafortunadamente, las criptomonedas que fijan este parámetro pueden enfrentar varios problemas, incluida la deflación o la inflación. Para ello, la tasa de recompensa nominal está sujeta a gobernanza, dentro de límites preestablecidos. esto será permita a los titulares de token elegir si $AVAX finalmente tiene un tope, un tope o incluso una deflación.Avalanche Plataforma 30/06/2020 11 Las tarifas de transacción, indicadas por el conjunto F, también están sujetas a gobernanza. F es efectivamente una tupla que describe las tarifas asociadas con las diversas instrucciones y transacciones. Finalmente, staking tiempos y montos también son gobernables. La lista de estos parámetros se define en la Figura 1. – ∆: Monto de la apuesta, denominado en $AVAX. Este valor define la apuesta mínima requerida para ser colocada como bono antes de participar en el sistema. – δmin: la cantidad mínima de tiempo necesaria para que un nodo se incorpore al sistema. – δmax: la cantidad máxima de tiempo que un nodo puede apostar. – ρ : (π∆, τδmin) →R : Función de tasa de recompensa, también conocida como tasa de acuñación, determina la recompensa a el participante puede reclamar en función de su cantidad staking dado un número determinado de π nodos divulgados públicamente bajo su propiedad, durante un período de τ períodos de tiempo consecutivos δmin, de modo que τδmin ≤δmax. – F: la estructura de tarifas, que es un conjunto de parámetros de tarifas regulables que especifican los costos de diversas transacciones. Fig. 1. Parámetros clave no consensuados utilizados en Avalanche. Toda la notación se redefine desde el primer uso. De acuerdo con el principio de previsibilidad en un sistema financiero, la gobernanza en $AVAX tiene histéresis, lo que significa que los cambios en los parámetros dependen en gran medida de sus cambios recientes. Hay dos limites 335 asociados a cada parámetro gobernable: tiempo y rango. Una vez que se cambia un parámetro usando un gobierno transacción, se vuelve muy difícil cambiarla nuevamente inmediatamente y por una cantidad grande. Estas dificultades y las restricciones de valor se relajan a medida que pasa el tiempo desde el último cambio. En general, esto evita que el sistema cambiando drásticamente en un corto período de tiempo, lo que permite a los usuarios predecir de forma segura los parámetros del sistema en el corto plazo, manteniendo al mismo tiempo un fuerte control y flexibilidad para el largo plazo. 340

治理

1.1 Avalanche 目标和原则 Avalanche 是一个高性能、可扩展、可定制且安全的 blockchain 平台。它的目标是三个 广泛的用例: 15 – 构建特定于应用程序的 blockchains,跨越许可(私有)和无需许可(公共) 部署。 – 构建和启动高度可扩展和去中心化的应用程序(Dapps)。 – 使用自定义规则、契约和附加条款构建任意复杂的数字资产(智能资产)。 1 前瞻性陈述通常与未来事件或我们未来的业绩有关。这包括但不包括 仅限于 Avalanche 的预计表现;其业务和项目的预期发展;执行 其愿景和增长战略;以及目前正在进行、开发或完成的项目 否则正在考虑中。前瞻性陈述代表我们管理层的信念和假设 仅截至本演示文稿发布之日。这些陈述不是对未来业绩和不当行为的保证 不应依赖他们。此类前瞻性陈述必然涉及已知和未知 风险,可能导致未来期间的实际业绩和结果与任何预测存在重大差异 此处明示或暗示。 Avalanche 不承担更新前瞻性陈述的义务。虽然 前瞻性陈述是我们做出时的最佳预测,不能保证它们是正确的 将被证明是准确的,因为实际结果和未来事件可能存在重大差异。请读者注意不要 过度依赖前瞻性陈述。2 凯文·塞克尼奇、丹尼尔·莱恩、斯蒂芬·布托夫和艾敏·古恩·西雷尔 Avalanche 的总体目标是为创造、转让和交易提供一个统一的平台 20 数字资产。 通过构造,Avalanche 具有以下属性: 可扩展 Avalanche 被设计为可大规模扩展、稳健且高效。核心共识引擎 能够支持由数亿个连接互联网的低功率和高性能设备组成的全球网络,这些设备可以无缝运行,延迟低,每秒交易量非常高。 25 安全 Avalanche 旨在坚固耐用并实现高安全性。经典的共识协议是 设计用于抵御最多 f 个攻击者,并且在面对大小为 f + 1 的攻击者时完全失败或 更大,当 51% 的矿工是拜占庭矿工时,中本聪共识无法提供安全性。相比之下, 当攻击者低于一定阈值时,Avalanche提供了非常强大的安全保证,这 可以由系统设计者参数化,并且当攻击者超过 30 这个门槛。即使攻击者超过 51%,它也能保证安全(但不能保证活性)。它是 第一个提供如此强大安全保证的免许可系统。 去中心化 Avalanche 旨在提供前所未有的去中心化。这意味着一种承诺 多个客户端实现并且没有任何类型的集中控制。该生态系统旨在避免 具有不同兴趣的用户类别之间的划分。至关重要的是,矿工之间没有区别, 35 开发者、用户。 治理和民主 $AVAX 是一个高度包容的平台,任何人都可以连接到它 网络并参与验证和第一手治理。任何 token 持有者都可以投票 选择关键财务参数并选择系统如何发展。 可互操作且灵活 Avalanche 旨在成为适用于众多用户的通用且灵活的基础设施 40 blockchains/assets,其中基础 $AVAX 用于安全性并作为交换的记账单位。的 系统旨在以价值中立的方式支持在其上构建的许多 blockchain。平台 是从头开始设计的,以便可以轻松地将现有的 blockchain 移植到其上,导入余额, 支持多种脚本语言和虚拟机,并有意义地支持多种部署 场景。 45 概述 本文的其余部分分为四个主要部分。第 2 节概述了详细信息 为平台提供动力的引擎。第 3 节讨论平台背后的架构模型,包括 子网、虚拟机、引导、成员资格和 staking。第 4 节解释治理 能够动态改变关键经济参数的模型。最后,第 5 节探讨了各种 感兴趣的外围主题,包括潜在的优化、后量子密码学和现实的 50 对手。

Avalanche 平台 2020/06/30 3 命名约定 平台名称为 Avalanche,通常称为“Avalanche” 平台”,并且与“Avalanche 网络”可互换/同义,或者 – 简单地 – Avalanche。 代码库将使用三个数字标识符发布,标记为“v.[0-9].[0-9].[0-100]”,其中 第一个数字表示主要版本,第二个数字表示次要版本,第三个数字表示 55 识别补丁。第一个公开版本的版本号为 Avalanche Borealis,版本为 v.1.0.0。本地 token 该平台的名称为“$AVAX”。 Avalanche 平台使用的共识协议系列是 被称为 Snow* 家族。共有三个具体实例,分别称为 Avalanche、Snowman 和 冷淡的。

Gobernancia

1.1 Avalanche Metas y Principios Avalanche es una plataforma blockchain de alto rendimiento, escalable, personalizable y segura. Se dirige a tres Casos de uso amplios: 15 – Creación de blockchains específicos de la aplicación, que abarcan permisos (privados) y permisos (públicos) implementaciones. – Construcción y lanzamiento de aplicaciones altamente escalables y descentralizadas (Dapps). – Construir activos digitales arbitrariamente complejos con reglas, convenios y cláusulas personalizadas (activos inteligentes). 1 Las declaraciones prospectivas generalmente se relacionan con eventos futuros o nuestro desempeño futuro. Esto incluye, pero no es limitado al desempeño proyectado de Avalanche; el desarrollo esperado de sus negocios y proyectos; ejecución de su visión y estrategia de crecimiento; y finalización de proyectos que se encuentran actualmente en marcha, en desarrollo o de lo contrario bajo consideración. Las declaraciones prospectivas representan las creencias y suposiciones de nuestra administración. sólo a partir de la fecha de esta presentación. Estas declaraciones no son garantías de desempeño futuro ni de No se debe confiar en ellos. Dichas declaraciones prospectivas necesariamente involucran hechos conocidos y desconocidos. riesgos, que pueden causar que el desempeño y los resultados reales en períodos futuros difieran materialmente de cualquier proyección expresado o implícito en este documento. Avalanche no asume ninguna obligación de actualizar las declaraciones prospectivas. aunque Las declaraciones prospectivas son nuestra mejor predicción en el momento en que se hacen, no se puede garantizar que sean resultará ser exacto, ya que los resultados reales y los eventos futuros podrían diferir materialmente. Se advierte al lector que no confiar indebidamente en declaraciones prospectivas.2 Kevin Sekniqi, Daniel Laine, Stephen Buttolph y Emin G¨un Sirer El objetivo general de Avalanche es proporcionar una plataforma unificadora para la creación, transferencia y comercialización de 20 activos digitales. Por construcción, Avalanche posee las siguientes propiedades: Escalable Avalanche está diseñado para ser enormemente escalable, robusto y eficiente. El motor de consenso central es capaz de soportar una red global de potencialmente cientos de millones de dispositivos conectados a Internet, de baja y alta potencia, que funcionan sin problemas, con bajas latencias y transacciones muy altas por segundo. 25 Secure Avalanche está diseñado para ser robusto y lograr una alta seguridad. Los protocolos de consenso clásicos son diseñado para resistir hasta f atacantes, y fallar completamente cuando se enfrenta a un atacante de tamaño f + 1 o más grande, y el consenso de Nakamoto no proporciona ninguna seguridad cuando el 51% de los mineros son bizantinos. En contraste, Avalanche proporciona una garantía muy sólida de seguridad cuando el atacante está por debajo de cierto umbral, lo que puede ser parametrizado por el diseñador del sistema y proporciona una degradación elegante cuando el atacante excede 30 este umbral. Puede mantener las garantías de seguridad (pero no de vida) incluso cuando el atacante supera el 51%. es el primer sistema sin permisos que proporciona garantías de seguridad tan sólidas. Descentralizado Avalanche está diseñado para proporcionar una descentralización sin precedentes. Esto implica un compromiso a múltiples implementaciones de clientes y sin control centralizado de ningún tipo. El ecosistema está diseñado para evitar divisiones entre clases de usuarios con diferentes intereses. Fundamentalmente, no hay distinción entre mineros, 35 desarrolladores y usuarios. Gobernable y Democrático $AVAX es una plataforma altamente inclusiva, que permite a cualquiera conectarse a su trabajar en red y participar en la validación y de primera mano en la gobernanza. Cualquier titular de token puede tener voto en seleccionar parámetros financieros clave y elegir cómo evoluciona el sistema. Interoperable y flexible Avalanche está diseñado para ser una infraestructura universal y flexible para una multitud 40 de blockchains/activos, donde la base $AVAX se utiliza como garantía y como unidad de cuenta para el intercambio. el El sistema está destinado a admitir, de forma neutral en cuanto a valores, muchos blockchain que se construirán sobre él. la plataforma está diseñado desde cero para facilitar la transferencia de blockchains existentes, la importación de saldos y la admitir múltiples lenguajes de secuencias de comandos y máquinas virtuales, y admitir de manera significativa múltiples implementaciones escenarios. 45 Esquema El resto de este documento se divide en cuatro secciones principales. La sección 2 describe los detalles de la motor que impulsa la plataforma. La sección 3 analiza el modelo arquitectónico detrás de la plataforma, incluyendo subredes, máquinas virtuales, arranque, membresía y staking. La sección 4 explica la gobernanza. modelo que permita cambios dinámicos en parámetros económicos clave. Finalmente, en la Sección 5 se exploran varios temas periféricos de interés, incluidas optimizaciones potenciales, criptografía poscuántica y realistas 50 adversarios.

Avalanche Plataforma 30/06/2020 3 Convención de nomenclatura El nombre de la plataforma es Avalanche y normalmente se la conoce como “la Avalanche plataforma”, y es intercambiable/sinónimo de “la red Avalanche” o, simplemente, Avalanche. Las bases de código se publicarán utilizando tres identificadores numéricos, denominados “v.[0-9].[0-9].[0-100]”, donde el El primer número identifica los lanzamientos principales, el segundo número identifica los lanzamientos menores y el tercer número 55 identifica parches. La primera versión pública, con nombre en código Avalanche Borealis, es la versión 1.0.0. El nativo token de la plataforma se llama “$AVAX”. La familia de protocolos de consenso utilizados por la plataforma Avalanche es conocida como la familia Snow*. Hay tres instancias concretas, llamadas Avalanche, Snowman y Escarchado.

讨论

5.1 优化 修剪许多 blockchain 平台,特别是那些实施中本聪共识的平台,例如 Bitcoin, 遭受永久的国家增长。这是因为——按照协议——他们必须存储整个历史记录 交易。然而,为了让 blockchain 可持续发展,它必须能够修剪旧历史。 第345章 这对于支持高性能的 blockchain 尤为重要,例如 Avalanche。 Snow* 家族的修剪很简单。与 Bitcoin (和类似协议)不同,其中不进行修剪 根据算法要求,$AVAX 中的节点不需要维护 DAG 的部分内容 深刻且高度投入。这些节点不需要向新的引导证明任何过去的历史 节点,因此只需存储活动状态,即当前余额以及未提交的余额 350 交易。 客户端类型 Avalanche 可以支持三种不同类型的客户端:存档、完整和轻型。档案 节点存储 $AVAX 子网、staking 子网和 smart contract 子网的整个历史记录,所有12 凯文·塞克尼奇、丹尼尔·莱恩、斯蒂芬·布托夫和艾敏·古恩·西雷尔 创世之路,这意味着这些节点充当新传入节点的引导节点。另外 这些节点可以存储它们选择为 validator 的其他子网的完整历史记录。档案 第355章 节点通常是具有高存储能力的机器,在下载时由其他节点付费 旧状态。另一方面,完整节点参与验证,但它们不是存储所有历史记录,而是 只需存储活动状态(例如当前的 UTXO 设置)。最后,对于那些只需要安全交互的人 在网络使用最少资源的情况下,Avalanche 支持轻客户端,可以 证明某些事务已提交,无需下载或同步历史记录。光 360 客户参与协议的重复采样阶段,以确保安全承诺和网络范围 共识。因此,Avalanche中的轻客户端提供与全节点相同的安全保证。 分片 分片是对各种系统资源进行分区以提高性能的过程 并减少负载。分片机制有多种类型。在网络分片中,参与者的集合 分为单独的子网以减少算法负载;在状态分片中,参与者同意 365 仅存储和维护整个全局状态的特定子部分;最后,在交易分片中, 参与者同意分开处理传入的交易。 在 Avalanche Borealis 中,第一种分片形式通过子网功能存在。对于 例如,可以启动一个黄金子网和另一个房地产子网。这两个子网可以完全存在于 平行。仅当用户希望使用其持有的黄金购买房地产合约时,子网才会进行交互, 370 此时 Avalanche 将启用两个子网之间的原子交换。 5.2 担忧 后量子密码学 后量子密码学最近受到广泛关注 由于量子计算机和算法的发展取得了进步。对量子的担忧 计算机的最大优势在于它们可以破解一些当前部署的加密协议,特别是数字协议 第375章 签名。 Avalanche 网络模型支持任意数量的虚拟机,因此它支持抗量子 具有合适的数字签名机制的虚拟机。我们预计有几种类型的数字签名 要部署的方案,包括基于 RLWE 的抗量子签名。共识机制 其核心操作不采用任何类型的重型加密。鉴于这种设计,很容易 使用提供量子安全加密原语的新虚拟机扩展系统。 380 现实的对手 Avalanche 论文 [6] 在存在的情况下提供了非常有力的保证 强大而敌对的对手,在完整的点对点模型中被称为回合自适应对手。在 换句话说,对手可以随时完全访问每个正确节点的状态,知道 随机选择所有正确的节点,并且可以在节点之前和之后随时更新自己的状态 正确的节点有机会更新自己的状态。实际上,这个对手非常强大,除了 第385章 能够直接更新正确节点的状态或修改正确节点之间的通信 节点。尽管如此,实际上,这样的对手纯粹是理论上的,因为实际实施中 最强的可能对手仅限于网络状态的统计近似值。因此,在 在实践中,我们预计最坏情况下的攻击将很难部署。Avalanche 平台 2020/06/30 13 包容与平等 未经许可的货币的一个常见问题是“富人获得” 390 更富有”。这是一个合理的担忧,因为实施不当的 PoS 系统实际上可能会允许 财富的创造不成比例地归因于系统中已经很大的股份持有者。一个 简单的例子是基于领导者的共识协议,其中小组委员会或指定的领导者 收集其运行过程中的所有奖励,其中被选择收集奖励的概率为 与股份成正比,产生强大的回报复利效应。此外,在诸如 Bitcoin 之类的系统中, 第395章 存在一种“大变大”的现象,即大型矿商比小型矿商享有溢价 减少孤儿和失业的情况。相比之下,Avalanche 采用平等主义的铸币分配: staking 协议中的每个参与者都会根据权益获得公平且按比例的奖励。 通过让大量人员直接参与 staking,Avalanche 可以容纳 数百万人平等参与 staking。参与活动所需的最低金额 400 协议将用于治理,但它将被初始化为较低的值以鼓励广泛参与。 这也意味着代表团不需要以小额分配参与。 6 结论 在本文中,我们讨论了 Avalanche 平台的架构。与当今其他平台相比, 要么运行经典风格的共识协议,因此本质上是不可扩展的,要么利用 405 中本聪式的共识效率低下,运营成本高,Avalanche 是轻量级的, 快速、可扩展、安全且高效。本机 token,用于保护网络并支付费用 各种基础设施成本简单且向后兼容。 $AVAX 的容量超出其他提案 实现更高水平的去中心化、抵抗攻击并在没有法定人数的情况下扩展到数百万个节点 或委员会选举,因此对参与没有任何限制。 410 除了共识引擎之外,Avalanche 对堆栈进行了创新,并引入了简单但重要的 交易管理、治理以及许多其他平台上不可用的其他组件的想法。协议中的每个参与者都可以随时影响协议的发展, 强大的治理机制使之成为可能。 Avalanche 支持高度可定制性,允许 与现有的 blockchain 几乎即时即插即用。 第415章

Discusión

5.1 Optimizaciones Poda de muchas plataformas blockchain, especialmente aquellas que implementan el consenso de Nakamoto como Bitcoin, sufren de un crecimiento estatal perpetuo. Esto se debe a que, por protocolo, tienen que almacenar todo el historial de transacciones. Sin embargo, para que un blockchain crezca de manera sostenible, debe poder podar la historia antigua. 345 Esto es especialmente importante para los blockchain que admiten un alto rendimiento, como Avalanche. La poda es sencilla en la familia Snow*. A diferencia de Bitcoin (y protocolos similares), donde la poda no es posible según los requisitos algorítmicos, en $AVAX los nodos no necesitan mantener partes del DAG que son profundos y altamente comprometidos. Estos nodos no necesitan demostrar ningún historial pasado para un nuevo arranque. nodos y, por lo tanto, simplemente tienen que almacenar el estado activo, es decir, los saldos actuales, así como los no comprometidos. 350 transacciones. Tipos de clientes Avalanche puede admitir tres tipos diferentes de clientes: de archivo, completos y ligeros. Archivo Los nodos almacenan el historial completo de la subred $AVAX, la subred staking y la subred smart contract, todos los12 Kevin Sekniqi, Daniel Laine, Stephen Buttolph y Emin G¨un Sirer camino a la génesis, lo que significa que estos nodos sirven como nodos de arranque para nuevos nodos entrantes. Además estos nodos pueden almacenar el historial completo de otras subredes para las que elijan ser validators. Archivo 355 Los nodos suelen ser máquinas con altas capacidades de almacenamiento que otros nodos pagan al descargar. viejo estado. Los nodos completos, por otro lado, participan en la validación, pero en lugar de almacenar todo el historial, simplemente almacene el estado activo (por ejemplo, conjunto UTXO actual). Finalmente, para aquellos que simplemente necesitan interactuar de forma segura Con la red utilizando la cantidad mínima de recursos, Avalanche admite clientes ligeros que pueden demostrar que se ha cometido alguna transacción sin necesidad de descargar o sincronizar el historial. Luz 360 Los clientes participan en la fase de muestreo repetido del protocolo para garantizar un compromiso seguro y en toda la red. consenso. Por lo tanto, los clientes ligeros en Avalanche brindan las mismas garantías de seguridad que los nodos completos. Fragmentación La fragmentación es el proceso de particionar varios recursos del sistema para aumentar el rendimiento. y reducir la carga. Existen varios tipos de mecanismos de fragmentación. En la fragmentación de red, el conjunto de participantes se divide en subredes separadas para reducir la carga algorítmica; en la fragmentación del estado, los participantes acuerdan 365 almacenar y mantener sólo subpartes específicas de todo el estado global; Por último, en la fragmentación de transacciones, Los participantes acuerdan separar el procesamiento de las transacciones entrantes. En Avalanche Borealis, la primera forma de fragmentación existe a través de la funcionalidad de subredes. Para Por ejemplo, se puede lanzar una subred de oro y otra subred de bienes raíces. Estas dos subredes pueden existir completamente en paralelo. Las subredes interactúan sólo cuando un usuario desea comprar contratos inmobiliarios utilizando sus tenencias de oro. 370 momento en el que Avalanche habilitará un intercambio atómico entre las dos subredes. 5.2 Preocupaciones Criptografía poscuántica La criptografía poscuántica ha ganado recientemente una amplia atención. debido a los avances en el desarrollo de computadoras y algoritmos cuánticos. La preocupación por la cuántica computadoras es que pueden romper algunos de los protocolos criptográficos actualmente implementados, específicamente los digitales. 375 firmas. El modelo de red Avalanche permite cualquier número de máquinas virtuales, por lo que admite una resistencia cuántica máquina virtual con un mecanismo de firma digital adecuado. Anticipamos varios tipos de firma digital esquemas que se implementarán, incluidas firmas basadas en RLWE de resistencia cuántica. El mecanismo de consenso no asume ningún tipo de criptografía pesada para su operación principal. Dado este diseño, es sencillo ampliar el sistema con una nueva máquina virtual que proporciona primitivas criptográficas cuánticas seguras. 380 Adversarios realistas El documento Avalanche [6] proporciona garantías muy sólidas en presencia de un adversario poderoso y hostil, conocido como adversario adaptable a rondas en el modelo punto a punto completo. en En otros términos, el adversario tiene acceso total al estado de cada nodo correcto en todo momento, conoce el elecciones aleatorias de todos los nodos correctos, así como también puede actualizar su propio estado en cualquier momento, antes y después de la El nodo correcto tiene la posibilidad de actualizar su propio estado. Efectivamente, este adversario es todopoderoso, excepto 385 la capacidad de actualizar directamente el estado de un nodo correcto o modificar la comunicación entre los nodos correctos. nodos. Sin embargo, en realidad, tal adversario es puramente teórico ya que las implementaciones prácticas del El adversario más fuerte posible está limitado a aproximaciones estadísticas del estado de la red. Por lo tanto, en En la práctica, esperamos que los ataques en el peor de los casos sean difíciles de implementar.Avalanche Plataforma 30/06/2020 13 Inclusión e igualdad Un problema común en las monedas sin permiso es el de que “los ricos se vuelven 390 más rico”. Esta es una preocupación válida, ya que un sistema PoS que se implementa incorrectamente puede, de hecho, permitir la generación de riqueza se atribuya desproporcionadamente a los ya grandes accionistas del sistema. un Un ejemplo sencillo es el de los protocolos de consenso basados en líderes, en los que un subcomité o un líder designado recoge todas las recompensas durante su operación, y donde la probabilidad de ser elegido para recoger las recompensas es proporcional a la apuesta, acumulando fuertes efectos compuestos de recompensa. Además, en sistemas como Bitcoin, 395 Existe un fenómeno de "los grandes se hacen más grandes" en el que los grandes mineros disfrutan de una prima sobre los más pequeños en términos de menos huérfanos y menos trabajos perdidos. Por el contrario, Avalanche emplea una distribución igualitaria de acuñación: Cada participante en el protocolo staking recibe una recompensa equitativa y proporcional según su apuesta. Al permitir que un gran número de personas participen de primera mano en staking, Avalanche puede acomodar millones de personas participen por igual en staking. El monto mínimo requerido para participar en el 400 El protocolo estará disponible para la gobernanza, pero se inicializará a un valor bajo para fomentar una amplia participación. Esto también implica que no se requiere que la delegación participe con una pequeña asignación. 6 Conclusión En este artículo, analizamos la arquitectura de la plataforma Avalanche. En comparación con otras plataformas actuales, que ejecutan protocolos de consenso de estilo clásico y, por lo tanto, son inherentemente no escalables, o hacen uso de 405 Consenso al estilo Nakamoto que es ineficiente e impone altos costos operativos, el Avalanche es liviano, rápido, escalable, seguro y eficiente. El token nativo, que sirve para proteger la red y pagar diversos costos de infraestructura es simple y compatible con versiones anteriores. $AVAX tiene capacidad más allá de otras propuestas para lograr niveles más altos de descentralización, resistir ataques y escalar a millones de nodos sin ningún quórum o elección de comité, y por tanto sin imponer ningún límite a la participación. 410 Además del motor de consenso, Avalanche innova en la pila e introduce funciones simples pero importantes. ideas en gestión de transacciones, gobernanza y una serie de otros componentes que no están disponibles en otras plataformas. Cada participante en el protocolo tendrá voz para influir en cómo evoluciona el protocolo en todo momento. posible gracias a un poderoso mecanismo de gobernanza. Avalanche admite una alta personalización, lo que permite plug-and-play casi instantáneo con blockchains existentes. 415