Avalanche: uma nova família de protocolos de consenso

摘要

Avalanche 平台 2020/06/30 凯文·塞克尼奇、丹尼尔·莱恩、斯蒂芬·布托夫和艾敏·古恩·西雷尔 摘要。本文提供了 Avalanche 平台第一个版本的架构概述, 代号 Avalanche Borealis。有关本地 token(标记为 $AVAX)的经济学详细信息,我们 5 引导读者阅读随附的 token 动态论文 [2]。 披露:本文中描述的信息是初步的,可能随时更改。 此外,本文可能包含“前瞻性陈述”。1 Git 提交:7497e4a4ba0a1ea2dc2a111bc6deefbf3023708e 1 简介 10 本文提供了 Avalanche 平台的架构概述。重点关注三个关键 该平台的区别在于:引擎、架构模型和治理机制。 1.1 Avalanche 目标和原则 Avalanche 是一个高性能、可扩展、可定制且安全的 blockchain 平台。它的目标是三个 广泛的用例: 15 – 构建特定于应用程序的 blockchains,跨越许可(私有)和无需许可(公共) 部署。 – 构建和启动高度可扩展和去中心化的应用程序(Dapps)。 – 使用自定义规则、契约和附加条款构建任意复杂的数字资产(智能资产)。 1 前瞻性陈述通常与未来事件或我们未来的业绩有关。这包括但不包括 仅限于 Avalanche 的预计表现;其业务和项目的预期发展;执行 其愿景和增长战略;以及目前正在进行、开发或完成的项目 否则正在考虑中。前瞻性陈述代表我们管理层的信念和假设 仅截至本演示文稿发布之日。这些陈述不是对未来业绩和不当行为的保证 不应依赖他们。此类前瞻性陈述必然涉及已知和未知 风险,可能导致未来期间的实际业绩和结果与任何预测存在重大差异 此处明示或暗示。 Avalanche 不承担更新前瞻性陈述的义务。虽然 前瞻性陈述是我们做出时的最佳预测,不能保证它们是正确的 将被证明是准确的,因为实际结果和未来事件可能存在重大差异。请读者注意不要 过度依赖前瞻性陈述。

Resumo

Avalanche Plataforma 30/06/2020 Kevin Sekniqi, Daniel Laine, Stephen Buttolph e Emin G¨un Sirer Resumo. Este artigo fornece uma visão geral da arquitetura da primeira versão da plataforma Avalanche, codinome Avalanche Borealis. Para obter detalhes sobre a economia do nativo token, denominado $AVAX, nós 5 guie o leitor para o artigo de dinâmica token [2] que o acompanha. Divulgação: As informações descritas neste documento são preliminares e estão sujeitas a alterações a qualquer momento. Além disso, este documento pode conter “declarações prospectivas”.1 Confirmação do Git: 7497e4a4ba0a1ea2dc2a111bc6deefbf3023708e 1 Introdução 10 Este artigo fornece uma visão geral da arquitetura da plataforma Avalanche. O foco principal está nos três principais diferenciais da plataforma: o motor, o modelo arquitetônico e o mecanismo de governança. 1.1 Avalanche Metas e Princípios Avalanche é uma plataforma blockchain de alto desempenho, escalonável, personalizável e segura. Tem como alvo três amplos casos de uso: 15 – Construindo blockchains específicos do aplicativo, abrangendo com permissão (privado) e sem permissão (público) implantações. – Construir e lançar aplicativos altamente escaláveis e descentralizados (Dapps). – Construir ativos digitais arbitrariamente complexos com regras, acordos e acessórios personalizados (ativos inteligentes). 1 As declarações prospectivas geralmente estão relacionadas a eventos futuros ou ao nosso desempenho futuro. Isto inclui, mas não é limitado ao desempenho projetado de Avalanche; o desenvolvimento esperado dos seus negócios e projetos; execução da sua visão e estratégia de crescimento; e conclusão de projetos que estão atualmente em andamento, em desenvolvimento ou caso contrário, está em consideração. As declarações prospectivas representam as crenças e suposições de nossa administração somente a partir da data desta apresentação. Estas declarações não são garantias de desempenho futuro e não se deve confiar neles. Tais declarações prospectivas envolvem necessariamente riscos, que podem fazer com que o desempenho e os resultados reais em períodos futuros sejam materialmente diferentes de quaisquer projeções expressa ou implícita aqui. Avalanche não assume nenhuma obrigação de atualizar declarações prospectivas. Embora declarações prospectivas são nossa melhor previsão no momento em que são feitas, não pode haver garantia de que elas provará ser preciso, pois os resultados reais e eventos futuros podem diferir materialmente. O leitor é alertado para não confiar indevidamente em declarações prospectivas.

介绍

10 本文提供了 Avalanche 平台的架构概述。重点关注三个关键 该平台的区别在于:引擎、架构模型和

Introdução

10 Este artigo fornece uma visão geral da arquitetura da plataforma Avalanche. O foco principal está nos três principais diferenciais da plataforma: o motor, o modelo arquitetônico e o

发动机

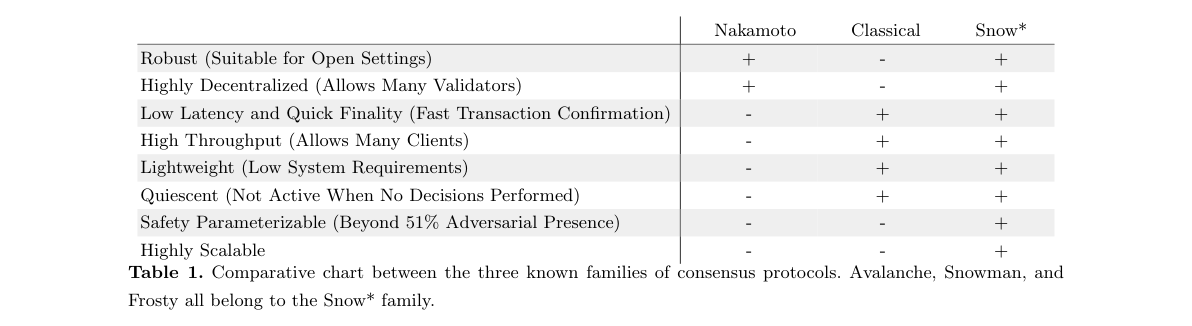

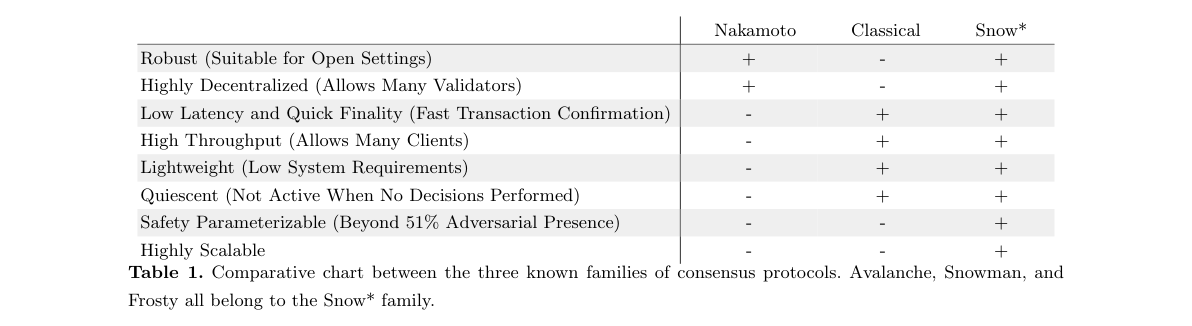

60 对 Avalanche 平台的讨论从为平台提供动力的核心组件开始: 共识引擎。 背景 分布式支付和(更一般地说)计算,需要一组之间达成一致 机器。因此,共识协议是让一组节点达成一致的协议。 blockchains 的核心,以及几乎所有部署的大型工业分布式系统。主题 65 近五年来受到了广泛的审查,而迄今为止,这一努力只取得了两个家庭的成果 协议:经典共识协议,依赖于所有人对所有人的通信,以及中本聪共识, 它依赖于 proof-of-work 挖掘和最长链规则。虽然经典共识协议 可以具有低延迟和高吞吐量,它们不能扩展到大量参与者,也不能 在成员资格变更的情况下表现强劲,这使得它们大多被降级为许可的、大多是 70 静态部署。另一方面,中本聪共识协议 [5,7,4] 很稳健,但存在以下问题: 确认延迟高、吞吐量低,并且需要持续的能量消耗来保证其安全性。 Snow 系列协议由 Avalanche 推出,结合了经典共识协议的最佳特性和中本聪共识的最佳特性。基于轻量级网络采样机制, 他们实现了低延迟和高吞吐量,而无需就确切的成员资格达成一致。 75 系统。它们的参与者规模从数千到数百万不等,直接参与共识协议。此外,该协议不使用 PoW 挖矿,因此避免了其过高的成本 生态系统中的能源消耗和随后的价值泄漏,产生轻量级、绿色和静态 协议。 机制和属性 Snow 协议通过对网络进行重复采样来运行。每个节点 80 轮询一小部分、大小恒定、随机选择的邻居,并在绝大多数情况下改变其提议 支持不同的值。重复采样直到达到收敛,这一过程在 正常操作。 我们通过一个具体的例子来阐明其运行机制。首先,创建一个交易 用户并发送到验证节点,验证节点是参与共识过程的节点。正是那时 85 通过八卦传播到网络中的其他节点。如果该用户也发出了冲突的问题,会发生什么情况4 凯文·塞克尼奇、丹尼尔·莱恩、斯蒂芬·布托夫和艾敏·古恩·西雷尔 交易,即双花?为了在冲突交易中进行选择并防止双花,每个节点随机选择一小部分节点并查询哪些交易是冲突的 被查询的节点认为是有效的。如果查询节点收到绝大多数赞成的响应 一个交易,然后节点改变自己对该交易的响应。网络中的每个节点 90 重复此过程,直到整个网络就其中一项冲突交易达成共识。 令人惊讶的是,虽然核心操作机制非常简单,但这些协议导致高度 理想的系统动态使它们适合大规模部署。 – 无需许可、开放、稳定且稳健。最新的 blockchain 项目采用经典 共识协议,因此需要充分的成员知识。了解par95整套 参与者在封闭的、许可的系统中非常简单,但在开放的、许可的系统中变得越来越困难。 去中心化网络。这种限制给现有的现有企业带来了很高的安全风险 此类协议。相比之下,即使任何两个节点的网络视图之间存在明确量化的差异,Snow 协议也能保持高度的安全保证。 Snow 协议的验证者 享受无需持续完整的会员知识即可进行验证的能力。因此,它们非常坚固 100 非常适合公共 blockchains。 – 可扩展和去中心化 Snow 系列的一个核心特征是它能够在不产生任何影响的情况下进行扩展 基本的权衡。 Snow 协议可以扩展到数万或数百万个节点,而无需委托给 validator 的子集。这些协议享有一流的系统去中心化,允许 每个节点都需要充分验证。第一手持续参与对安全影响深远 105 系统的。在几乎每个尝试扩展到大型参与者集的 proof-of-stake 协议中, 典型的操作模式是通过将验证委托给小组委员会来实现扩展。当然,这意味着系统的安全性现在与系统的腐败成本一样高。 小组委员会。此外,小组委员会还可能形成卡特尔。 在 Snow 型协议中,这种委托是不必要的,允许每个节点运营商拥有第一个 110 随时在系统中手动说出。另一种设计,通常称为状态分片,尝试 通过将事务序列化并行化到 validator 的独立网络来提供可扩展性。 不幸的是,这种设计中系统的安全性仅与最容易损坏的系统一样高。 独立分片。因此,小组委员会选举和分片都不是合适的扩容策略 对于加密平台。 115 – 自适应。与其他基于投票的系统不同,Snow 协议在以下情况下可实现更高的性能: 对手虽小,但在大规模攻击下却具有很强的弹性。 – 异步安全。 Snow 协议与最长链协议不同,不需要同步性 安全运行,因此即使在网络分区的情况下也能防止双花。在 Bitcoin 中, 例如,如果违反了同步性假设,则可以对独立的分叉进行操作 120 Bitcoin 网络长时间运行,一旦分叉,任何交易都会失效 治愈。 – 低延迟。如今,大多数 blockchain 无法支持业务应用程序,例如交易或日常应用程序 零售支付。等待几分钟甚至几个小时来确认交易是根本行不通的。 因此,共识协议最重要但又被高度忽视的属性之一是 125 最终确定的时间。 Snow 协议通常在 ≤1 秒内达到最终结果,这明显低于 最长链协议和分片 blockchain,这两种协议通常都涵盖了某个问题的最终结果 分钟。Avalanche 平台 2020/06/30 5 – 高吞吐量。 Snow 协议可以构建线性链或 DAG,达到每秒数千笔交易(5000+ tps),同时保留完全去中心化。新的 blockchain 解决方案声称 130 高 TPS 通常会权衡去中心化和安全性,并选择更加中心化和不安全的 共识机制。一些项目报告的数字来自高度控制的环境,从而导致误报 真实的性能结果。 $AVAX 的报告数字直接取自真实的、完全实现的 Avalanche 网络,该网络在 AWS 上的 2000 个节点上运行,在低端设备上分布在全球各地 机器。通过假设更高的带宽可以实现更高的性能结果(10,000+) 135 为每个节点和签名验证专用硬件进行配置。最后,我们注意到 上述指标位于基础层。第 2 层扩展解决方案立即增强了这些结果 相当大。 共识比较图 表 1 描述了三个已知家族之间的差异 通过一组 8 个关键轴制定共识协议。 140 中本 古典 雪 坚固(适合开放设置) + - + 高度去中心化(允许许多验证者) + - + 低延迟和快速最终确定(快速交易确认) - + + 高吞吐量(允许许多客户端) - + + 轻量级(系统要求低) - + + 静止(未执行任何决策时不活动) - + + 安全参数化(超过 51% 的对抗性存在) - - + 高度可扩展 - - + 表 1. 三个已知共识协议家族之间的比较图表。 Avalanche,雪人,和 Frosty都属于Snow家族。

O motor

60 A discussão da plataforma Avalanche começa com o componente principal que alimenta a plataforma: o mecanismo de consenso. Contexto Os pagamentos distribuídos e – mais geralmente – a computação, exigem acordo entre um conjunto de máquinas. Portanto, os protocolos de consenso, que permitem a um grupo de nós chegar a um acordo, estão no coração de blockchains, bem como quase todos os sistemas distribuídos industriais de grande escala implantados. O tópico 65 recebeu amplo escrutínio por quase cinco décadas, e esse esforço, até o momento, rendeu apenas duas famílias de protocolos: protocolos de consenso clássicos, que dependem da comunicação de todos para todos, e consenso de Nakamoto, que depende da mineração proof-of-work juntamente com a regra da cadeia mais longa. Embora os protocolos de consenso clássicos podem ter baixa latência e alto rendimento, eles não se adaptam a um grande número de participantes, nem são robusto na presença de mudanças de membros, o que os relegou principalmente a permissões, principalmente 70 implantações estáticas. Os protocolos de consenso de Nakamoto [5, 7, 4], por outro lado, são robustos, mas sofrem de altas latências de confirmação, baixo rendimento e exigem gasto constante de energia para sua segurança. A família de protocolos Snow, introduzida por Avalanche, combina as melhores propriedades dos protocolos de consenso clássicos com o melhor do consenso de Nakamoto. Com base em um mecanismo leve de amostragem de rede, eles alcançam baixa latência e alto rendimento sem a necessidade de concordar com a composição precisa do 75 sistema. Eles variam de milhares a milhões de participantes com participação direta no protocolo de consenso. Além disso, os protocolos não fazem uso da mineração PoW e, portanto, evitam sua exorbitante gasto de energia e subsequente vazamento de valor no ecossistema, produzindo energia leve, verde e inativa protocolos. Mecanismo e propriedades Os protocolos Snow operam por amostragem repetida da rede. Cada nó 80 pesquisa um conjunto pequeno, de tamanho constante e escolhido aleatoriamente de vizinhos e muda sua proposta se uma maioria absoluta suporta um valor diferente. As amostras são repetidas até que a convergência seja alcançada, o que acontece rapidamente em operações normais. Elucidamos o mecanismo de operação através de um exemplo concreto. Primeiro, uma transação é criada por um usuário e enviado para um nó de validação, que é um nó participante do procedimento de consenso. É então 85 propagado para outros nós da rede por meio de fofoca. O que acontece se esse usuário também emitir uma mensagem conflitante4 Kevin Sekniqi, Daniel Laine, Stephen Buttolph e Emin G¨un Sirer transação, ou seja, um gasto duplo? Para escolher entre as transações conflitantes e evitar o gasto duplo, cada nó seleciona aleatoriamente um pequeno subconjunto de nós e consulta quais das transações conflitantes os nós consultados acham que é o válido. Se o nó de consulta receber uma resposta majoritária a favor de uma transação, então o nó altera sua própria resposta a essa transação. Cada nó da rede 90 repete esse procedimento até que toda a rede chegue a um consenso sobre uma das transações conflitantes. Surpreendentemente, embora o mecanismo central de operação seja bastante simples, esses protocolos levam a resultados altamente dinâmica de sistema desejável que os torna adequados para implantação em larga escala. – Sem permissão, aberto à rotatividade e robusto. A última série de projetos blockchain empregam clássicos protocolos de consenso e, portanto, exigem pleno conhecimento dos membros. Conhecendo todo o conjunto do par95 participantes é suficientemente simples em sistemas fechados e autorizados, mas torna-se cada vez mais difícil em sistemas abertos e redes descentralizadas. Esta limitação impõe elevados riscos de segurança aos operadores existentes que empregam tais protocolos. Em contraste, os protocolos Snow mantêm altas garantias de segurança mesmo quando há discrepâncias bem quantificadas entre as visualizações de rede de dois nós quaisquer. Validadores de protocolos Snow aproveite a capacidade de validar sem conhecimento completo e contínuo de associação. São, portanto, robustos 100 e altamente adequado para blockchains públicos. – Escalável e Descentralizada Uma característica central da família Snow é sua capacidade de escalar sem incorrer em compensações fundamentais. Os protocolos Snow podem ser dimensionados para dezenas de milhares ou milhões de nós, sem delegação a subconjuntos de validators. Esses protocolos desfrutam da melhor descentralização de sistema da categoria, permitindo cada nó para validar totalmente. A participação contínua em primeira mão tem implicações profundas para a segurança 105 do sistema. Em quase todos os protocolos proof-of-stake que tentam escalar para um grande conjunto de participantes, o modo típico de operação é permitir o escalonamento delegando a validação a um subcomitê. Naturalmente, isto implica que a segurança do sistema é agora precisamente tão elevada quanto o custo da corrupção do subcomitê. Além disso, os subcomités estão sujeitos à formação de cartéis. Nos protocolos do tipo Snow, tal delegação não é necessária, permitindo que cada operador do nó tenha um primeiro110 dizer manualmente no sistema, em todos os momentos. Outro design, normalmente chamado de fragmentação de estado, tenta para fornecer escalabilidade paralelizando a serialização de transações para redes independentes de validators. Infelizmente, a segurança do sistema em tal projeto torna-se apenas tão alta quanto o mais fácil de ser corrompido. fragmento independente. Portanto, nem a eleição do subcomitê nem a fragmentação são estratégias de escalonamento adequadas para plataformas criptográficas. 115 – Adaptativo. Ao contrário de outros sistemas baseados em votação, os protocolos Snow alcançam maior desempenho quando o O adversário é pequeno e, ainda assim, altamente resiliente sob grandes ataques. – Assincronamente seguro. Os protocolos Snow, diferentemente dos protocolos de cadeia mais longa, não exigem sincronicidade para operar com segurança e, portanto, evitar gastos duplos, mesmo diante de partições de rede. Em Bitcoin, por exemplo, se a suposição de sincronicidade for violada, é possível operar para bifurcações independentes do 120 Bitcoin rede por períodos prolongados de tempo, o que invalidaria qualquer transação uma vez que os forks curar. – Baixa latência. A maioria dos blockchains hoje não são capazes de oferecer suporte a aplicativos de negócios, como negociação ou pagamentos de varejo. É simplesmente impraticável esperar minutos, ou mesmo horas, pela confirmação das transações. Portanto, uma das propriedades mais importantes, e ainda assim altamente negligenciadas, dos protocolos de consenso é a 125 tempo para a finalidade. Os protocolos Snow atingem a finalização normalmente em ≤1 segundo, o que é significativamente menor do que protocolos de cadeia mais longa e blockchains fragmentados, ambos os quais normalmente abrangem a finalidade de um assunto de minutos.Avalanche Plataforma 30/06/2020 5 – Alto rendimento. Os protocolos Snow, que podem construir uma cadeia linear ou um DAG, alcançam milhares de transações por segundo (mais de 5.000 tps), mantendo a descentralização total. Novas soluções blockchain que afirmam 130 alto TPS normalmente negocia descentralização e segurança e opta por sistemas mais centralizados e inseguros mecanismos de consenso. Alguns projetos relatam números provenientes de ambientes altamente controlados, reportando assim verdadeiros resultados de desempenho. Os números relatados para $AVAX são obtidos diretamente de uma rede Avalanche real e totalmente implementada, executada em 2.000 nós na AWS, distribuída geograficamente em todo o mundo em redes de baixo custo. máquinas. Resultados de desempenho mais altos (10.000+) podem ser alcançados assumindo maior largura de banda 135 provisionamento para cada nó e hardware dedicado para verificação de assinatura. Por fim, notamos que o as métricas mencionadas acima estão na camada base. As soluções de escalonamento da camada 2 aumentam imediatamente esses resultados consideravelmente. Gráficos Comparativos de Consenso A Tabela 1 descreve as diferenças entre as três famílias conhecidas de protocolos de consenso através de um conjunto de 8 eixos críticos. 140 Nakamoto Clássico Neve Robusto (adequado para configurações abertas) + - + Altamente descentralizado (permite muitos validadores) + - + Baixa latência e finalização rápida (confirmação rápida de transação) - + + Alto rendimento (permite muitos clientes) - + + Leve (baixos requisitos de sistema) - + + Quiescente (não ativo quando nenhuma decisão é executada) - + + Segurança parametrizável (além de 51% de presença adversária) - - + Altamente escalável - - + Tabela 1. Gráfico comparativo entre as três famílias conhecidas de protocolos de consenso. Avalanche, boneco de neve e Todos Frosty pertencem à família Snow.

平台概览

在本节中,我们提供平台的架构概述并讨论各种实现 详细信息。 Avalanche 平台清楚地分离了三个问题:链(以及构建在其上的资产)、执行 环境和部署。 3.1 建筑 145 子网络 子网络或子网是一组动态的 validator ,它们一起工作以达成共识 关于一组 blockchain 的状态。每个 blockchain 由一个子网验证,一个子网可以验证 任意多个 blockchain。 validator 可以是任意多个子网的成员。子网决定 谁可以进入它,并且可能要求其组成部分 validator 具有某些属性。 Avalanche 平台支持任意多个子网的创建和操作。为了创建一个新的子网 150 或者要加入子网,必须支付以 $AVAX 计价的费用。

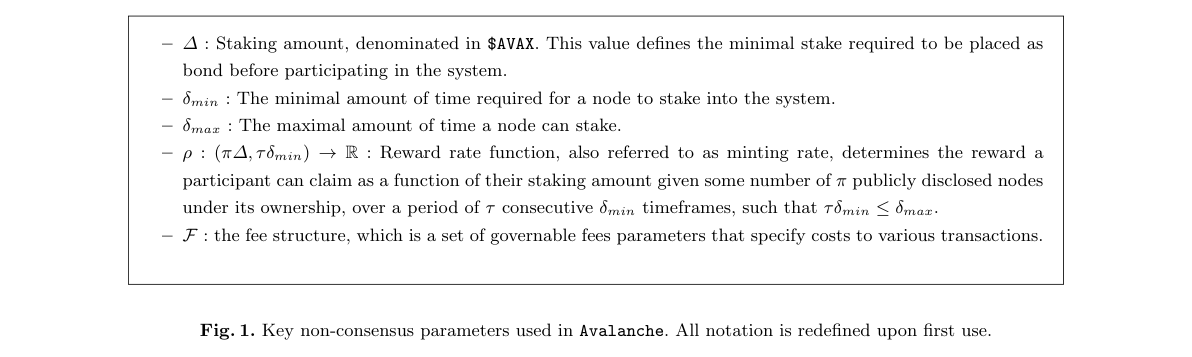

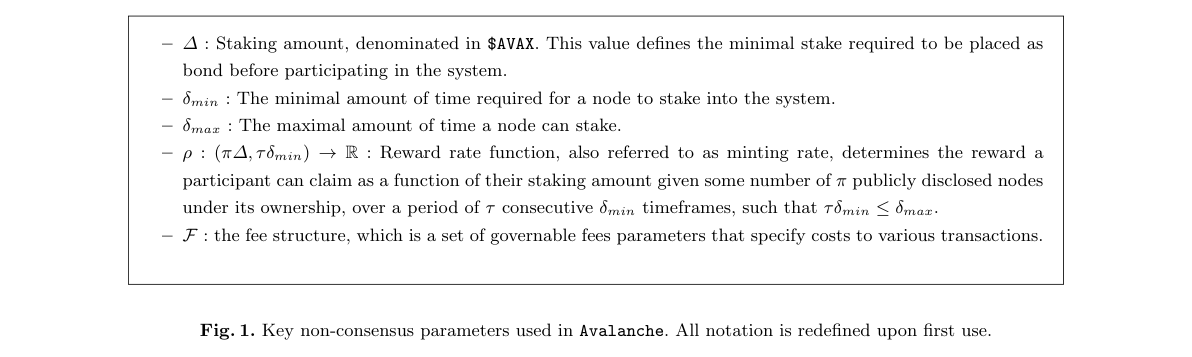

6 凯文·塞克尼奇、丹尼尔·莱恩、斯蒂芬·布托夫和艾敏·古恩·西雷尔 子网模型具有许多优点: – 如果 validator 不关心给定子网中的 blockchain,它就不会加入该子网。 这减少了网络流量以及 validators 所需的计算资源。这是在 与其他 blockchain 项目相比,其中每个 validator 都必须验证每笔交易,甚至 155 那些他们不关心的人。 – 由于子网决定谁可以进入它们,因此可以创建私有子网。也就是说,每个 blockchain 中 子网仅由一组受信任的 validator 进行验证。 – 可以创建一个子网,其中每个 validator 都具有某些属性。例如,可以创建一个 每个 validator 位于某个司法管辖区的子网,或者每个 validator 受某些管辖区约束的子网 160 现实世界的合同。出于合规性原因,这可能是有益的。 有一个特殊的子网,称为默认子网。它由所有 validator 验证。 (也就是说,按顺序 要验证任何子网,还必须验证默认子网。)默认子网验证一组 预定义的 blockchain,包括 $AVAX 存在和交易的 blockchain。 虚拟机 每个 blockchain 都是虚拟机 (VM) 的一个实例。VM 是一个蓝图 165 blockchain,就像面向对象编程语言中的类是对象的蓝图一样。的 blockchain 的接口、状态和行为由 blockchain 运行的 VM 定义。以下 blockchain 的属性和其他属性由 VM 定义: – 块的内容 – 接受块时发生的状态转换 170 – blockchain 及其端点公开的 API – 持久化到磁盘的数据 我们说 blockchain “使用”或“运行”给定的虚拟机。创建 blockchain 时,指定 VM 它运行,以及 blockchain 的创世状态。可以使用预先存在的 blockchain 创建新的 blockchain VM 或开发人员可以编写新的代码。可以有任意多个 blockchain 运行同一 VM。 175 每个 blockchain,即使是那些运行相同虚拟机的,在逻辑上独立于其他虚拟机,并维护其自身的特性。 自己的状态。 3.2 自举 参与 Avalanche 的第一步是引导。该过程分三个阶段进行: 连接 播种锚、网络和状态发现,并成为 validator。 180 种子锚点 任何未经许可(即硬编码)运行的对等网络系统 一组身份需要某种机制来进行对等发现。在点对点文件共享网络中,一组 使用跟踪器。在加密网络中,一个典型的机制是使用 DNS 种子节点(我们称之为Avalanche 平台 2020/06/30 7 作为种子锚点),其中包含一组明确定义的种子 IP 地址,其他成员可以从中使用这些地址 可以发现网络。 DNS种子节点的作用是提供有关集合的有用信息 185 系统中的活跃参与者。 Bitcoin 核心 [1] 中采用了相同的机制,其中 源代码的 src/chainparams.cpp 文件包含硬编码种子节点的列表。之间的区别 BTC 和 Avalanche 的区别在于,BTC 只需要一个正确的 DNS 种子节点,而 Avalanche 则需要一个简单的 DNS 种子节点。 大多数锚是正确的。例如,新用户可以选择引导网络视图 通过一系列完善且信誉良好的交易所,其中任何一个交易所单独都不可信。 190 然而,我们注意到,引导节点集不需要是硬编码或静态的,并且可以是 由用户提供,但为了便于使用,客户端可以提供默认设置,其中包括经济的 客户希望与之分享世界观的重要参与者,例如交流。没有任何障碍 成为种子锚点,因此一组种子锚点不能决定节点是否可以进入 网络,因为节点可以通过附加到任何种子集来发现 Avalanche 对等点的最新网络 195 锚点。 网络和状态发现 一旦连接到种子锚点,节点就会查询最新的一组 状态转换。我们将这组状态转换称为可接受的边界。对于链来说,可接受的边界 是最后接受的块。对于 DAG,接受边界是已接受但具有以下特征的顶点集: 不接受儿童。从种子锚点收集接受的边界后,状态转换 200 被大多数种子锚点接受被定义为被接受。然后提取正确的状态 通过与采样节点同步。只要种子锚点中有大多数正确节点 设置,则接受的状态转换必须已被至少一个正确的节点标记为接受。 该状态发现过程也用于网络发现。网络的成员资格集是 定义在 validator 链上。因此,与 validator 链同步可以让节点发现 205 当前的 validator 组。 validator 链将在下一节中进一步讨论。 3.3 Sybil 控制和成员资格 共识协议在假设数量达到阈值的情况下提供安全保证 系统中的成员可能是敌对的。女巫攻击,其中节点廉价地淹没网络 恶意身份可能会轻易使这些保证失效。从根本上来说,这种攻击只能是 210 通过用难以伪造的资源 [3] 的证据来交换存在来阻止。过去的系统已经探索过使用 跨越 proof-of-work (PoW)、proof-of-stake (PoS) 的 Sybil 威慑机制,经过时间证明 (POET)、时空证明(PoST)和权威证明(PoA)。 从本质上讲,所有这些机制都具有相同的功能:它们要求每个参与者都有 某种经济承诺形式的“利益攸关者”,这反过来又提供了一种经济承诺 215 防止该参与者不当行为的障碍。它们都涉及一种形式的股权,无论是哪种形式 采矿设备和 hash 电力 (PoW)、磁盘空间 (PoST)、可信硬件 (POET) 或经批准的身份 (PoA)。这种股权构成了参与者为获得发言权而必须承担的经济成本的基础。对于 例如,在 Bitcoin 中,贡献有效块的能力与 hash 的幂成正比。 提议参与者。不幸的是,共识协议之间也存在很大的混乱8 凯文·塞克尼奇、丹尼尔·莱恩、斯蒂芬·布托夫和艾敏·古恩·西雷尔 与 Sybil 控制机制相比。我们注意到,共识协议的选择在很大程度上是: 与 Sybil 控制机制的选择正交。这并不是说 Sybil 控制机制是 互相替换,因为特定的选择可能会对底层产生影响 共识协议的保证。然而,Snow* 系列可以与许多已知的 机制,无需进行重大修改。 225 最终,为了安全并确保参与者的激励与利益相一致 网络方面,$AVAX选择PoS作为核心Sybil控制机制。某些形式的股权本质上是 集中化:例如,采矿设备制造(PoW)本质上集中在少数人手中 拥有适当专业知识并能够获得具有竞争力的 VLSI 所需的数十项专利的人员 制造。此外,由于每年大量的矿工补贴,PoW 挖矿的价值也随之流失。同样, 230 大型数据中心运营商拥有最丰富的磁盘空间。此外,所有女巫控制机制 会产生持续成本,例如hashing 的电力成本,从生态系统中泄漏价值,更不用说 破坏环境。这反过来又降低了 token 的可行性范围,其中不利的 价格在短时间内波动可能导致系统无法运行。工作量证明本质上选择 矿工有关系网可以获得廉价电力,这与矿工的能力关系不大 235 序列化交易或其对整个生态系统的贡献。在这些选项中,我们选择 proof-of-stake,因为它是绿色的、可访问的并且向所有人开放。然而,我们注意到,虽然 $AVAX 使用 PoS,Avalanche 网络使子网能够通过 PoW 和 PoS 启动。 质押是参与开放网络的自然机制,因为它可以实现直接的经济 论点:攻击成功的概率与明确定义的货币成本成正比 240 功能。换句话说,参与质押的节点出于经济动机不参与以下行为: 可能会损害他们所持股份的价值。此外,该股份不会产生任何额外的维护成本(其他 然后是投资另一种资产的机会成本),并且具有与采矿设备不同的属性, 如果用于灾难性攻击,则会被完全消耗。对于 PoW 操作,挖矿设备可以简单地 重复使用,或者——如果所有者决定的话——完全卖回市场。 245 希望进入网络的节点可以通过首先投入固定的股份来自由地这样做 在参与网络期间。用户决定质押金额的持续时间。 一旦被接受,股份就无法恢复。主要目标是确保节点充分共享 网络的基本稳定视图相同。我们预计将最小 staking 时间设置为 一周。 250 与其他也提出 PoS 机制的系统不同,$AVAX 不使用削减,并且 因此,当 staking 期限到期时,所有赌注都会退还。这可以防止出现不必要的情况,例如 客户端软件或硬件故障导致硬币丢失。这与我们的设计理念相吻合 构建可预测技术:即使存在软件或,所抵押的 token 也不会面临风险。 硬件缺陷。 255 在 Avalanche 中,想要参与的节点向 validator 链发出特殊的权益交易。 质押交易指定质押金额、参与者的 staking 密钥(即 staking)、持续时间、 以及验证开始的时间。一旦交易被接受,资金将被锁定,直到 staking 期间结束。最小允许金额由系统决定并强制执行。股份 参与者投入的金额会影响参与者在市场中的影响力Avalanche 平台 2020/06/30 9 共识过程以及奖励,稍后讨论。指定的 staking 持续时间必须介于 δmin 和 δmax,可以锁定任何权益的最小和最大时间范围。与 staking 金额,staking 期间也对系统中的奖励有影响。丢失或被盗 staking 密钥不会导致资产丢失,因为 staking 密钥仅用于共识过程,不用于资产 转移。 265 3.4 $AVAX 中的智能合约 发布时,Avalanche 通过 Ethereum 虚拟机 (EVM) 支持标准的基于 Solidity 的 smart contract。我们预计该平台将支持更丰富、更强大的 smart contract 集 工具,包括: – 具有链下执行和链上验证的智能合约。 270 – 并行执行的智能合约。任何不在相同状态下运行的 smart contract Avalanche 中的任何子网都能够并行执行。 – 改进的 Solidity,称为 Solidity++。这种新语言将支持版本控制、安全数学 定点算术、改进的类型系统、LLVM 编译以及即时执行。 如果开发人员需要 EVM 支持,但想要在私有子网中部署 smart contract,他们 275 可以直接启动一个新的子网。这就是 Avalanche 通过以下方式实现特定于功能的分片的方式: 子网。此外,如果开发人员需要与当前部署的 Ethereum 智能交互 合约,它们可以与 Athereum 子网交互,该子网是 Ethereum 的勺子。最后,如果开发者 需要与 Ethereum 虚拟机不同的执行环境,他们可以选择部署 它们的 smart contract 通过实现不同执行环境(例如 DAML)的子网 280 或 WASM。子网可以支持 VM 行为之外的其他功能。例如,子网可以强制 较大的 validator 节点在较长时间内保存 smart contracts 的性能要求,或者 validator 私下持有合约状态。 4 治理和 $AVAX 代币 4.1 $AVAX 原生代币 第285章 货币政策 原生 token,$AVAX,是有供应上限的,上限设置为 720, 000, 000 tokens, 主网启动时可使用 360, 000, 000 token。然而,与其他上限供应 token 不同的是 永久提高铸币率,\(AVAX is designed to react to changing economic conditions. In particular, the objective of \)AVAX 的货币政策是平衡用户质押 token 的激励 与使用它与平台上提供的各种服务进行交互。平台参与者 290 共同充当分散的储备银行。 Avalanche 上可用的杠杆有 staking 奖励、费用、 和空投,所有这些都受到可控参数的影响。质押奖励由链上治理设定,并由旨在永不超过上限供应的函数控制。可以诱导质押 通过增加费用或增加 staking 奖励。另一方面,我们可以提高参与度 通过降低费用和减少 staking 奖励来使用 Avalanche 平台服务。10 凯文·塞克尼奇、丹尼尔·莱恩、斯蒂芬·布托夫和艾敏·古恩·西雷尔 用途 支付 真正的去中心化点对点支付对于该行业来说在很大程度上是一个未实现的梦想,因为 当前任职者缺乏绩效。 $AVAX 与使用支付方式一样强大且易于使用 Visa,以完全去信任、去中心化的方式每秒允许全球数千笔交易。 此外,对于世界各地的商家来说,$AVAX 提供了比 Visa 更直接的价值主张,即更低的价格 300 费用。 质押:保护系统在 Avalanche 平台上,女巫控制是通过 staking 实现的。按顺序 为了验证,参与者必须锁定代币或质押。验证者,有时称为质押者,是 根据 staking 金额和 staking 持续时间等对验证服务进行补偿 属性。所选择的补偿函数应该最小化方差,确保大的利益相关者不会 305 不成比例地获得更多补偿。参与者也不受任何“运气”因素的影响,如 工作量证明挖矿。这样的奖励计划也会阻止挖矿或 staking 池的形成,从而真正实现 去中心化、无需信任的网络参与。 原子交换 除了提供系统的核心安全性之外,$AVAX token 还充当通用单元 的交换。从那时起,Avalanche 平台将能够原生支持无需信任的原子交换 310 该平台可直接在 Avalanche 上进行任何类型资产的本地、真正去中心化交易。 4.2 治理 治理对于任何平台的开发和采用都至关重要,因为与所有其他类型一样 系统 - Avalanche 也将面临自然演变和更新。 $AVAX 提供链上治理 对于网络的关键参数,参与者可以对网络的更改进行投票,并且 315 以民主方式解决网络升级决策。这包括诸如最小 staking 金额等因素, 铸币率以及其他经济参数。这使得平台能够通过人群oracle有效地执行动态参数优化。然而,与其他一些治理平台不同 在那里,Avalanche 不允许对系统的任意方面进行无限制的更改。相反,只有一个 可以通过治理修改预先确定的参数数量,从而使系统更具可预测性 320 并提高安全性。此外,所有可控制的参数都受到特定时间范围内的限制, 引入滞后现象,并确保系统在短时间内保持可预测性。 对于没有托管人的去中心化系统来说,寻找全球可接受的系统参数值的可行过程至关重要。 Avalanche 可以利用其共识机制来构建一个系统,允许 任何人都可以提出特殊交易,这些交易本质上是全系统民意调查。任何参与节点都可以 325 提出此类建议。 名义奖励率是影响任何货币(无论是数字货币还是法定货币)的重要参数。不幸的是,修复此参数的加密货币可能会面临各种问题,包括通货紧缩或通货膨胀。 为此,名义奖励率在预先设定的范围内受到治理。这将 允许 token 持有者选择 $AVAX 最终是上限、无上限,还是通货紧缩。Avalanche 平台 2020/06/30 11 交易费用(用 F 组表示)也受到治理。 F 实际上是一个元组,描述了与各种指令和交易相关的费用。最后,staking 次和金额 也是可以治理的。这些参数的列表在图 1 中定义。 – Δ:质押金额,以 $AVAX 计价。该值定义了需要放置的最小赌注 参与系统之前先绑定。 – δmin :节点投入系统所需的最短时间。 – δmax :节点可以质押的最长时间。 – ρ : (πΔ, τδmin) →R : 奖励率函数,也称为铸币率,决定奖励 a 给定一定数量的 π 公开披露的节点,参与者可以根据其 staking 金额进行索赔 在其所有权下,在 τ 个连续 δmin 时间范围内,使得 τδmin ≤δmax。 – F :费用结构,是一组可管理的费用参数,指定各种交易的成本。 图 1. Avalanche 中使用的关键非共识参数。所有符号在首次使用时都会重新定义。 根据金融系统的可预测性原则,$AVAX 的治理具有滞后性, 这意味着参数的更改高度依赖于它们最近的更改。有两个限制 第335章 与每个可控制参数相关:时间和范围。使用治理更改参数后 交易后,立即再次进行大量更改变得非常困难。这些困难 自上次更改以来,随着时间的推移,价值约束会放松。总的来说,这可以防止系统 在短时间内发生巨大变化,使用户能够安全地预测系统参数 短期内具有较强的控制力和灵活性,长期内则具有较强的控制力和灵活性。 340

Visão geral da plataforma

Nesta seção, fornecemos uma visão geral da arquitetura da plataforma e discutimos várias implementações detalhes. A plataforma Avalanche separa claramente três preocupações: cadeias (e ativos construídos em cima), execução ambientes e implantação. 3.1 Arquitetura 145 Sub-redes Uma sub-rede, ou sub-rede, é um conjunto dinâmico de validators trabalhando juntos para alcançar consenso no estado de um conjunto de blockchains. Cada blockchain é validado por uma sub-rede e uma sub-rede pode validar arbitrariamente muitos blockchains. Um validator pode ser membro de muitas sub-redes arbitrariamente. Uma sub-rede decide quem pode entrar nele e pode exigir que seus validators constituintes tenham certas propriedades. O Avalanche plataforma suporta a criação e operação de muitas sub-redes arbitrariamente. Para criar uma nova sub-rede 150 ou para ingressar em uma sub-rede é necessário pagar uma taxa denominada em $AVAX.

6 Kevin Sekniqi, Daniel Laine, Stephen Buttolph e Emin G¨un Sirer O modelo de sub-rede oferece uma série de vantagens: – Se um validator não se importa com os blockchains em uma determinada sub-rede, ele simplesmente não ingressará nessa sub-rede. Isso reduz o tráfego de rede, bem como os recursos computacionais exigidos dos validators. Isto está em contraste com outros projetos blockchain, nos quais cada validator deve validar todas as transações, mesmo 155 aqueles com quem eles não se importam. – Como as sub-redes decidem quem pode entrar nelas, é possível criar sub-redes privadas. Ou seja, cada blockchain em a sub-rede é validada apenas por um conjunto de validators confiáveis. – Pode-se criar uma sub-rede onde cada validator possui certas propriedades. Por exemplo, pode-se criar um sub-rede onde cada validator está localizado em uma determinada jurisdição ou onde cada validator está vinculado a algum 160 contrato do mundo real. Isto pode ser benéfico por razões de conformidade. Existe uma sub-rede especial chamada Sub-rede Padrão. É validado por todos os validators. (Isto é, para para validar qualquer sub-rede, é necessário também validar a sub-rede padrão.) A sub-rede padrão valida um conjunto de blockchains predefinidos, incluindo o blockchain onde $AVAX reside e é negociado. Máquinas Virtuais Cada blockchain é uma instância de uma Máquina Virtual (VM). Uma VM é um modelo para um 165 blockchain, assim como uma classe, é um projeto para um objeto em uma linguagem de programação orientada a objetos. O interface, estado e comportamento de um blockchain são definidos pela VM que o blockchain executa. O seguinte propriedades de um blockchain e outras são definidas por uma VM: – O conteúdo de um bloco – A transição de estado que ocorre quando um bloco é aceito 170 – As APIs expostas pelo blockchain e seus endpoints – Os dados que são persistidos no disco Dizemos que um blockchain “usa” ou “executa” uma determinada VM. Ao criar um blockchain, especifica-se a VM ele é executado, bem como o estado de gênese do blockchain. Um novo blockchain pode ser criado usando um pré-existente VM ou um desenvolvedor pode codificar um novo. Pode haver muitos blockchains arbitrariamente executando a mesma VM. 175 Cada blockchain, mesmo aqueles que executam a mesma VM, é logicamente independente dos outros e mantém sua próprio estado. 3.2 Inicialização O primeiro passo para participar do Avalanche é o bootstrapping. O processo ocorre em três etapas: conexão para semear âncoras, descoberta de rede e estado e se tornar um validator. 180 Âncoras de sementes Qualquer sistema de rede de pares que opera sem permissão (ou seja, codificado) conjunto de identidades requer algum mecanismo para descoberta de pares. Nas redes de compartilhamento de arquivos peer-to-peer, um conjunto de rastreadores são usados. Em redes criptográficas, um mecanismo típico é o uso de nós de sementes DNS (aos quais nos referimosAvalanche Plataforma 30/06/2020 7 como âncoras iniciais), que compreendem um conjunto de endereços IP iniciais bem definidos a partir dos quais outros membros do a rede pode ser descoberta. A função dos nós iniciais do DNS é fornecer informações úteis sobre o conjunto 185 de participantes ativos no sistema. O mesmo mecanismo é empregado em Bitcoin Core [1], em que o O arquivo src/chainparams.cpp do código-fonte contém uma lista de nós iniciais codificados. A diferença entre BTC e Avalanche é que o BTC requer apenas um nó inicial DNS correto, enquanto Avalanche requer um simples maioria das âncoras está correta. Por exemplo, um novo usuário pode optar por inicializar a visualização da rede através de um conjunto de bolsas bem estabelecidas e respeitáveis, nenhuma das quais individualmente não é confiável. 190 Observamos, no entanto, que o conjunto de nós de bootstrap não precisa ser codificado ou estático e pode ser fornecido pelo usuário, embora, para facilidade de uso, os clientes possam fornecer uma configuração padrão que inclua economia atores importantes, como bolsas, com os quais os clientes desejam compartilhar uma visão de mundo. Não há barreira para tornar-se uma âncora de semente, portanto, um conjunto de âncoras de semente não pode ditar se um nó pode ou não entrar a rede, uma vez que os nós podem descobrir a rede mais recente de Avalanche pares anexando-se a qualquer conjunto de sementes 195 âncoras. Descoberta de rede e estado Uma vez conectado às âncoras de semente, um nó consulta o conjunto mais recente de transições de estado. Chamamos esse conjunto de transições de estado de fronteira aceita. Para uma cadeia, a fronteira aceita é o último bloco aceito. Para um DAG, a fronteira aceita é o conjunto de vértices que são aceitos, mas possuem não há filhos aceitos. Depois de coletar as fronteiras aceitas das âncoras de sementes, as transições de estado que 200 são aceitos pela maioria das âncoras de sementes é definido como aceito. O estado correto é então extraído sincronizando com os nós amostrados. Contanto que haja uma maioria de nós corretos na âncora de semente definido, então as transições de estado aceitas devem ter sido marcadas como aceitas por pelo menos um nó correto. Este processo de descoberta de estado também é usado para descoberta de rede. O conjunto de membros da rede é definido na cadeia validator. Portanto, a sincronização com a cadeia validator permite que o nó descubra 205 o conjunto atual de validators. A cadeia validator será discutida mais detalhadamente na próxima seção. 3.3 Controle e adesão de Sybil Os protocolos de consenso fornecem suas garantias de segurança sob a suposição de que até um número limite dos membros do sistema pode ser contraditório. Um ataque Sybil, em que um nó inunda a rede de forma barata com identidades maliciosas, podem invalidar trivialmente essas garantias. Fundamentalmente, tal ataque só pode ser 210 dissuadido pela troca de presença com a prova de um recurso difícil de falsificar [3]. Sistemas anteriores exploraram o uso de mecanismos de dissuasão Sybil que abrangem proof-of-work (PoW), proof-of-stake (PoS), prova de tempo decorrido (POET), prova de espaço e tempo (PoST) e prova de autoridade (PoA). Na sua essência, todos estes mecanismos têm uma função idêntica: exigem que cada participante tenha alguma “pele no jogo” na forma de algum compromisso económico, que por sua vez proporciona uma vantagem económica 215 barreira contra o mau comportamento desse participante. Todos eles envolvem uma forma de aposta, seja na forma de plataformas de mineração e hash energia (PoW), espaço em disco (PoST), hardware confiável (POET) ou uma identidade aprovada (PoA). Esta aposta constitui a base de um custo económico que os participantes devem suportar para adquirir voz. Para por exemplo, em Bitcoin, a capacidade de contribuir com blocos válidos é diretamente proporcional ao poder hash do participante proponente. Infelizmente, também tem havido uma confusão substancial entre protocolos de consenso8 Kevin Sekniqi, Daniel Laine, Stephen Buttolph e Emin G¨un Sirer versus mecanismos de controle Sybil. Observamos que a escolha de protocolos de consenso é, em sua maior parte, ortogonal à escolha do mecanismo de controle Sybil. Isto não quer dizer que os mecanismos de controlo da Sybil sejam substituições imediatas entre si, uma vez que uma escolha específica pode ter implicações sobre o garantias do protocolo de consenso. No entanto, a família Snow* pode ser associada a muitos destes conhecidos mecanismos, sem modificação significativa. 225 Em última análise, por questões de segurança e para garantir que os incentivos dos participantes estejam alinhados em benefício da a rede, $AVAX escolhe PoS para o mecanismo central de controle Sybil. Algumas formas de participação são inerentemente centralizado: a fabricação de plataformas de mineração (PoW), por exemplo, é inerentemente centralizada nas mãos de alguns pessoas com o conhecimento adequado e acesso às dezenas de patentes necessárias para VLSI competitivo fabricação. Além disso, a mineração PoW perde valor devido aos grandes subsídios anuais aos mineradores. Da mesma forma, 230 o espaço em disco é propriedade em grande parte de grandes operadores de datacenter. Além disso, todos os mecanismos de controle Sybil que acumulam custos contínuos, por ex. custos de eletricidade para hashing, vazamento de valor do ecossistema, sem mencionar destruir o meio ambiente. Isto, por sua vez, reduz o envelope de viabilidade para o token, em que um evento adverso a mudança de preços em um pequeno período de tempo pode tornar o sistema inoperante. A prova de trabalho seleciona inerentemente mineiros que têm conexões para adquirir eletricidade barata, o que tem pouco a ver com a capacidade dos mineiros 235 para serializar transações ou suas contribuições para o ecossistema geral. Dentre essas opções, escolhemos proof-of-stake, porque é verde, acessível e aberto a todos. Notamos, no entanto, que embora o $AVAX use PoS, a rede Avalanche permite que sub-redes sejam lançadas com PoW e PoS. O staking é um mecanismo natural de participação numa rede aberta porque permite um impacto económico direto. argumento: a probabilidade de sucesso de um ataque é diretamente proporcional a um custo monetário bem definido 240 função. Em outras palavras, os nós que apostam são motivados economicamente para não se envolverem em comportamentos que pode prejudicar o valor da sua participação. Adicionalmente, esta participação não incorre em quaisquer custos adicionais de manutenção (outros depois o custo de oportunidade de investir em outro ativo), e possui a propriedade que, diferentemente dos equipamentos de mineração, é totalmente consumido se usado em um ataque catastrófico. Para operações PoW, o equipamento de mineração pode ser simplesmente reutilizados ou – se o proprietário decidir – totalmente vendidos de volta ao mercado. 245 Um nó que deseja entrar na rede pode fazê-lo livremente, primeiro colocando uma aposta que está imobilizada durante a duração da participação na rede. O usuário determina o valor da duração da aposta. Uma vez aceita, uma aposta não pode ser revertida. O principal objetivo é garantir que os nós compartilhem substancialmente o mesma visão praticamente estável da rede. Prevemos definir o tempo mínimo staking na ordem de um semana. 250 Ao contrário de outros sistemas que também propõem um mecanismo PoS, $AVAX não faz uso de slashing, e portanto, toda a aposta será devolvida quando o período staking expirar. Isso evita cenários indesejados, como uma falha de software ou hardware cliente levando à perda de moedas. Isso se encaixa com nossa filosofia de design de construção de tecnologia previsível: os tokens apostados não correm risco, mesmo na presença de software ou falhas de hardware. 255 Em Avalanche, um nó que deseja participar emite uma transação de participação especial para a cadeia validator. As transações de staking nomeiam um valor para apostar, a chave staking do participante que é staking, a duração, e a hora em que a validação começará. Assim que a transação for aceita, os fundos ficarão bloqueados até o final do período staking. O valor mínimo permitido é decidido e aplicado pelo sistema. A aposta quantia colocada por um participante tem implicações tanto para a quantidade de influência que o participante tem noAvalanche Plataforma 30/06/2020 9 processo de consenso, bem como a recompensa, conforme discutido posteriormente. A duração staking especificada deve estar entre δmin e δmax, os prazos mínimo e máximo para os quais qualquer aposta pode ser bloqueada. Tal como acontece com o staking valor, o período staking também tem implicações para a recompensa no sistema. Perda ou roubo do A chave staking não pode levar à perda de ativos, pois a chave staking é usada apenas no processo de consenso, não para ativos transferência. 265 3.4 Contratos inteligentes em $AVAX No lançamento, Avalanche suporta smart contracts padrão baseados em Solidity por meio da máquina virtual Ethereum (EVM). Prevemos que a plataforma suportará um conjunto mais rico e poderoso de smart contract ferramentas, incluindo: – Contratos inteligentes com execução off-chain e verificação on-chain. 270 – Contratos inteligentes com execução paralela. Quaisquer smart contracts que não operem no mesmo estado em qualquer sub-rede em Avalanche poderá ser executada em paralelo. – Um Solidity melhorado, chamado Solidity++. Esta nova linguagem suportará versionamento e matemática segura e aritmética de ponto fixo, um sistema de tipos aprimorado, compilação para LLVM e execução just-in-time. Se um desenvolvedor precisar de suporte EVM, mas quiser implantar smart contracts em uma sub-rede privada, ele 275 pode criar uma nova sub-rede diretamente. É assim que Avalanche permite a fragmentação específica de funcionalidade por meio de as sub-redes. Além disso, se um desenvolvedor precisar de interações com o Ethereum smart atualmente implantado contratos, eles podem interagir com a sub-rede Athereum, que é uma colher de Ethereum. Finalmente, se um desenvolvedor requer um ambiente de execução diferente da máquina virtual Ethereum, eles podem optar por implantar seu smart contract através de uma sub-rede que implementa um ambiente de execução diferente, como DAML 280 ou WASM. As sub-redes podem suportar recursos adicionais além do comportamento da VM. Por exemplo, as sub-redes podem impor requisitos de desempenho para nós validator maiores que mantêm smart contracts por períodos de tempo mais longos, ou validators que mantêm estado de contrato de forma privada. 4 Governança e o token $AVAX 4.1 O token nativo $AVAX 285 Política Monetária O token nativo, $AVAX, é de fornecimento limitado, onde o limite é definido em 720.000.000 tokens, com 360.000.000 tokens disponíveis no lançamento da mainnet. No entanto, ao contrário de outros tokens de fornecimento limitado que asse a taxa de cunhagem perpetuamente, \(AVAX is designed to react to changing economic conditions. In particular, the objective of \)A política monetária da AVAX é equilibrar os incentivos dos usuários para apostar no token em vez de usá-lo para interagir com a variedade de serviços disponíveis na plataforma. Participantes da plataforma 290 actuar colectivamente como um banco de reserva descentralizado. As alavancas disponíveis em Avalanche são staking recompensas, taxas, e lançamentos aéreos, todos influenciados por parâmetros governáveis. As recompensas de aposta são definidas pela governança em cadeia e são governadas por uma função projetada para nunca ultrapassar o fornecimento limitado. O piqueteamento pode ser induzido aumentando as taxas ou aumentando as recompensas staking. Por outro lado, podemos induzir um maior envolvimento com os serviços da plataforma Avalanche, reduzindo as taxas e diminuindo a recompensa staking.10 Kevin Sekniqi, Daniel Laine, Stephen Buttolph e Emin G¨un Sirer Usos Pagamentos Os verdadeiros pagamentos descentralizados peer-to-peer são em grande parte um sonho não realizado para a indústria devido a a actual falta de desempenho dos titulares. $AVAX é tão poderoso e fácil de usar quanto pagamentos usando Visa, permitindo milhares de transações globalmente a cada segundo, de maneira descentralizada e totalmente sem confiança. Além disso, para comerciantes de todo o mundo, a $AVAX oferece uma proposta de valor direta em relação à Visa, nomeadamente menor 300 taxas. Staking: Protegendo o Sistema Na plataforma Avalanche, o controle Sybil é obtido via staking. Em ordem para validar, o participante deve trancar moedas ou apostar. Os validadores, às vezes chamados de stakers, são compensados por seus serviços de validação com base no valor de staking e duração de staking, entre outros propriedades. A função de compensação escolhida deve minimizar a variância, garantindo que os grandes apostadores não 305 recebem desproporcionalmente mais compensação. Os participantes também não estão sujeitos a nenhum fator de “sorte”, como em Mineração PoW. Tal esquema de recompensa também desencoraja a formação de pools de mineração ou staking que possibilitem verdadeiramente participação descentralizada e sem confiança na rede. Swaps atômicos Além de fornecer a segurança central do sistema, o $AVAX token serve como unidade universal de troca. A partir daí, a plataforma Avalanche será capaz de suportar swaps atômicos confiáveis nativamente em 310 a plataforma que permite trocas nativas e verdadeiramente descentralizadas de qualquer tipo de ativo diretamente em Avalanche. 4.2 Governança A governança é fundamental para o desenvolvimento e adoção de qualquer plataforma porque – como acontece com todos os outros tipos de sistemas – Avalanche também enfrentará evolução e atualizações naturais. $AVAX fornece governança na cadeia para parâmetros críticos da rede onde os participantes podem votar em alterações na rede e 315 resolver decisões de atualização de rede democraticamente. Isso inclui fatores como o valor mínimo de staking, taxa de cunhagem, bem como outros parâmetros econômicos. Isso permite que a plataforma execute com eficácia a otimização dinâmica de parâmetros por meio de uma multidão oracle. No entanto, ao contrário de algumas outras plataformas de governação por aí, Avalanche não permite alterações ilimitadas em aspectos arbitrários do sistema. Em vez disso, apenas um um número predeterminado de parâmetros pode ser modificado através da governança, tornando o sistema mais previsível 320 e aumentando a segurança. Além disso, todos os parâmetros governáveis estão sujeitos a limites dentro de prazos específicos, introduzindo histerese e garantindo que o sistema permaneça previsível em curtos intervalos de tempo. Um processo viável para encontrar valores globalmente aceitáveis para os parâmetros do sistema é fundamental para sistemas descentralizados sem custodiantes. Avalanche pode usar seu mecanismo de consenso para construir um sistema que permita ninguém proponha transações especiais que são, em essência, pesquisas que abrangem todo o sistema. Qualquer nó participante pode 325 emitir tais propostas. A taxa de recompensa nominal é um parâmetro importante que afeta qualquer moeda, seja ela digital ou fiduciária. Infelizmente, as criptomoedas que fixam esse parâmetro podem enfrentar vários problemas, incluindo deflação ou inflação. Para tal, a taxa de recompensa nominal está sujeita a governação, dentro de limites pré-estabelecidos. Isto irá permitir que os detentores de token escolham se $AVAX será eventualmente limitado, ilimitado ou mesmo deflacionário.Avalanche Plataforma 30/06/2020 11 As taxas de transação, indicadas pelo conjunto F, também estão sujeitas à governança. F é efetivamente uma tupla que descreve as taxas associadas às diversas instruções e transações. Finalmente, staking horários e valores também são governáveis. A lista desses parâmetros está definida na Figura 1. – ∆: Valor do staking, denominado em $AVAX. Este valor define a aposta mínima necessária para ser colocada como vínculo antes de participar do sistema. – δmin: A quantidade mínima de tempo necessária para um nó fazer piquetagem no sistema. – δmax: A quantidade máxima de tempo que um nó pode apostar. – ρ: (π∆, τδmin) →R: A função de taxa de recompensa, também conhecida como taxa de cunhagem, determina a recompensa a o participante pode reivindicar em função de seu valor staking dado um certo número de nós π divulgados publicamente sob sua propriedade, durante um período de τ intervalos de tempo δmin consecutivos, de modo que τδmin ≤δmax. – F: a estrutura de taxas, que é um conjunto de parâmetros de taxas governáveis que especificam custos para diversas transações. Figura 1. Principais parâmetros não consensuais usados em Avalanche. Toda a notação é redefinida na primeira utilização. Em linha com o princípio da previsibilidade num sistema financeiro, a governação no $AVAX tem histerese, o que significa que as alterações nos parâmetros são altamente dependentes de suas alterações recentes. Existem dois limites 335 associado a cada parâmetro governável: tempo e intervalo. Depois que um parâmetro é alterado usando uma governança transação, torna-se muito difícil alterá-la novamente imediatamente e em grande quantidade. Essas dificuldades e as restrições de valor diminuem à medida que o tempo passa desde a última alteração. No geral, isso evita que o sistema mudando drasticamente em um curto período de tempo, permitindo aos usuários prever com segurança os parâmetros do sistema no curto prazo, ao mesmo tempo em que possui forte controle e flexibilidade no longo prazo. 340

治理

1.1 Avalanche 目标和原则 Avalanche 是一个高性能、可扩展、可定制且安全的 blockchain 平台。它的目标是三个 广泛的用例: 15 – 构建特定于应用程序的 blockchains,跨越许可(私有)和无需许可(公共) 部署。 – 构建和启动高度可扩展和去中心化的应用程序(Dapps)。 – 使用自定义规则、契约和附加条款构建任意复杂的数字资产(智能资产)。 1 前瞻性陈述通常与未来事件或我们未来的业绩有关。这包括但不包括 仅限于 Avalanche 的预计表现;其业务和项目的预期发展;执行 其愿景和增长战略;以及目前正在进行、开发或完成的项目 否则正在考虑中。前瞻性陈述代表我们管理层的信念和假设 仅截至本演示文稿发布之日。这些陈述不是对未来业绩和不当行为的保证 不应依赖他们。此类前瞻性陈述必然涉及已知和未知 风险,可能导致未来期间的实际业绩和结果与任何预测存在重大差异 此处明示或暗示。 Avalanche 不承担更新前瞻性陈述的义务。虽然 前瞻性陈述是我们做出时的最佳预测,不能保证它们是正确的 将被证明是准确的,因为实际结果和未来事件可能存在重大差异。请读者注意不要 过度依赖前瞻性陈述。2 凯文·塞克尼奇、丹尼尔·莱恩、斯蒂芬·布托夫和艾敏·古恩·西雷尔 Avalanche 的总体目标是为创造、转让和交易提供一个统一的平台 20 数字资产。 通过构造,Avalanche 具有以下属性: 可扩展 Avalanche 被设计为可大规模扩展、稳健且高效。核心共识引擎 能够支持由数亿个连接互联网的低功率和高性能设备组成的全球网络,这些设备可以无缝运行,延迟低,每秒交易量非常高。 25 安全 Avalanche 旨在坚固耐用并实现高安全性。经典的共识协议是 设计用于抵御最多 f 个攻击者,并且在面对大小为 f + 1 的攻击者时完全失败或 更大,当 51% 的矿工是拜占庭矿工时,中本聪共识无法提供安全性。相比之下, 当攻击者低于一定阈值时,Avalanche提供了非常强大的安全保证,这 可以由系统设计者参数化,并且当攻击者超过 30 这个门槛。即使攻击者超过 51%,它也能保证安全(但不能保证活性)。它是 第一个提供如此强大安全保证的免许可系统。 去中心化 Avalanche 旨在提供前所未有的去中心化。这意味着一种承诺 多个客户端实现并且没有任何类型的集中控制。该生态系统旨在避免 具有不同兴趣的用户类别之间的划分。至关重要的是,矿工之间没有区别, 35 开发者、用户。 治理和民主 $AVAX 是一个高度包容的平台,任何人都可以连接到它 网络并参与验证和第一手治理。任何 token 持有者都可以投票 选择关键财务参数并选择系统如何发展。 可互操作且灵活 Avalanche 旨在成为适用于众多用户的通用且灵活的基础设施 40 blockchains/assets,其中基础 $AVAX 用于安全性并作为交换的记账单位。的 系统旨在以价值中立的方式支持在其上构建的许多 blockchain。平台 是从头开始设计的,以便可以轻松地将现有的 blockchain 移植到其上,导入余额, 支持多种脚本语言和虚拟机,并有意义地支持多种部署 场景。 45 概述 本文的其余部分分为四个主要部分。第 2 节概述了详细信息 为平台提供动力的引擎。第 3 节讨论平台背后的架构模型,包括 子网、虚拟机、引导、成员资格和 staking。第 4 节解释治理 能够动态改变关键经济参数的模型。最后,第 5 节探讨了各种 感兴趣的外围主题,包括潜在的优化、后量子密码学和现实的 50 对手。

Avalanche 平台 2020/06/30 3 命名约定 平台名称为 Avalanche,通常称为“Avalanche” 平台”,并且与“Avalanche 网络”可互换/同义,或者 – 简单地 – Avalanche。 代码库将使用三个数字标识符发布,标记为“v.[0-9].[0-9].[0-100]”,其中 第一个数字表示主要版本,第二个数字表示次要版本,第三个数字表示 55 识别补丁。第一个公开版本的版本号为 Avalanche Borealis,版本为 v.1.0.0。本地 token 该平台的名称为“$AVAX”。 Avalanche 平台使用的共识协议系列是 被称为 Snow* 家族。共有三个具体实例,分别称为 Avalanche、Snowman 和 冷淡的。

Governança

1.1 Avalanche Metas e Princípios Avalanche é uma plataforma blockchain segura, escalonável, personalizável e de alto desempenho. Tem como alvo três amplos casos de uso: 15 – Construindo blockchains específicos do aplicativo, abrangendo com permissão (privado) e sem permissão (público) implantações. – Construir e lançar aplicativos altamente escaláveis e descentralizados (Dapps). – Construir ativos digitais arbitrariamente complexos com regras, acordos e acessórios personalizados (ativos inteligentes). 1 As declarações prospectivas geralmente estão relacionadas a eventos futuros ou ao nosso desempenho futuro. Isto inclui, mas não é limitado ao desempenho projetado de Avalanche; o desenvolvimento esperado dos seus negócios e projetos; execução da sua visão e estratégia de crescimento; e conclusão de projetos que estão atualmente em andamento, em desenvolvimento ou caso contrário, está em consideração. As declarações prospectivas representam as crenças e suposições de nossa administração somente a partir da data desta apresentação. Estas declarações não são garantias de desempenho futuro e não se deve confiar neles. Tais declarações prospectivas envolvem necessariamente riscos, que podem fazer com que o desempenho e os resultados reais em períodos futuros sejam materialmente diferentes de quaisquer projeções expressa ou implícita aqui. Avalanche não assume nenhuma obrigação de atualizar declarações prospectivas. Embora declarações prospectivas são nossa melhor previsão no momento em que são feitas, não pode haver garantia de que elas provará ser preciso, pois os resultados reais e eventos futuros podem diferir materialmente. O leitor é alertado para não confiar indevidamente em declarações prospectivas.2 Kevin Sekniqi, Daniel Laine, Stephen Buttolph e Emin G¨un Sirer O objetivo geral de Avalanche é fornecer uma plataforma unificadora para a criação, transferência e comércio de 20 ativos digitais. Por construção, Avalanche possui as seguintes propriedades: Escalável Avalanche foi projetado para ser extremamente escalável, robusto e eficiente. O principal mecanismo de consenso é capaz de suportar uma rede global de potencialmente centenas de milhões de dispositivos conectados à Internet, de baixa e alta potência, que operam perfeitamente, com baixas latências e transações muito altas por segundo. 25 O Secure Avalanche foi projetado para ser robusto e atingir alta segurança. Os protocolos de consenso clássicos são projetado para suportar até f atacantes e falhar completamente quando confrontado com um invasor de tamanho f + 1 ou maior, e o consenso de Nakamoto não oferece segurança quando 51% dos mineiros são bizantinos. Em contraste, Avalanche fornece uma garantia de segurança muito forte quando o invasor está abaixo de um determinado limite, que pode ser parametrizado pelo projetista do sistema e fornece degradação elegante quando o invasor excede 30 esse limite. Ele pode manter garantias de segurança (mas não de vivacidade) mesmo quando o invasor excede 51%. É o primeiro sistema sem permissão a fornecer garantias de segurança tão fortes. O Avalanche descentralizado foi projetado para fornecer descentralização sem precedentes. Isto implica um compromisso para múltiplas implementações de clientes e nenhum tipo de controle centralizado. O ecossistema é projetado para evitar divisões entre classes de usuários com interesses diferentes. Crucialmente, não há distinção entre mineiros, 35 desenvolvedores e usuários. Governável e Democrático $AVAX é uma plataforma altamente inclusiva, que permite que qualquer pessoa se conecte ao seu rede e participar na validação e em primeira mão na governança. Qualquer titular de token pode votar em na seleção dos principais parâmetros financeiros e na escolha de como o sistema evolui. Interoperável e flexível Avalanche foi projetado para ser uma infraestrutura universal e flexível para uma infinidade 40 de blockchains/assets, onde a base $AVAX é usada para segurança e como unidade de conta para troca. O O sistema destina-se a suportar, de uma forma neutra em termos de valor, muitos blockchains a serem construídos em cima. A plataforma foi projetado desde o início para facilitar a portabilidade de blockchains existentes para ele, para importar saldos, para oferecer suporte a diversas linguagens de script e máquinas virtuais e oferecer suporte significativo a diversas implantações cenários. 45 Esboço O restante deste documento está dividido em quatro seções principais. A seção 2 descreve os detalhes do motor que alimenta a plataforma. A Seção 3 discute o modelo arquitetônico por trás da plataforma, incluindo sub-redes, máquinas virtuais, inicialização, associação e staking. A Seção 4 explica a governança modelo que permite mudanças dinâmicas nos principais parâmetros económicos. Finalmente, na Seção 5 explora vários tópicos periféricos de interesse, incluindo otimizações potenciais, criptografia pós-quântica e sistemas realistas 50 adversários.

Avalanche Plataforma 30/06/2020 3 Convenção de nomenclatura O nome da plataforma é Avalanche e normalmente é chamada de “Avalanche plataforma”, e é intercambiável/sinônimo de “a rede Avalanche”, ou – simplesmente – Avalanche. As bases de código serão lançadas usando três identificadores numéricos, rotulados como “v.[0-9].[0-9].[0-100]”, onde o O primeiro número identifica os lançamentos principais, o segundo número identifica os lançamentos secundários e o terceiro número 55 identifica manchas. O primeiro lançamento público, codinome Avalanche Borealis, é v. O nativo token da plataforma é chamado “$AVAX”. A família de protocolos de consenso usados pela plataforma Avalanche é conhecida como família Snow*. Existem três instanciações concretas, chamadas Avalanche, Snowman e Gelado.

讨论

5.1 优化 修剪许多 blockchain 平台,特别是那些实施中本聪共识的平台,例如 Bitcoin, 遭受永久的国家增长。这是因为——按照协议——他们必须存储整个历史记录 交易。然而,为了让 blockchain 可持续发展,它必须能够修剪旧历史。 第345章 这对于支持高性能的 blockchain 尤为重要,例如 Avalanche。 Snow* 家族的修剪很简单。与 Bitcoin (和类似协议)不同,其中不进行修剪 根据算法要求,$AVAX 中的节点不需要维护 DAG 的部分内容 深刻且高度投入。这些节点不需要向新的引导证明任何过去的历史 节点,因此只需存储活动状态,即当前余额以及未提交的余额 350 交易。 客户端类型 Avalanche 可以支持三种不同类型的客户端:存档、完整和轻型。档案 节点存储 $AVAX 子网、staking 子网和 smart contract 子网的整个历史记录,所有12 凯文·塞克尼奇、丹尼尔·莱恩、斯蒂芬·布托夫和艾敏·古恩·西雷尔 创世之路,这意味着这些节点充当新传入节点的引导节点。另外 这些节点可以存储它们选择为 validator 的其他子网的完整历史记录。档案 第355章 节点通常是具有高存储能力的机器,在下载时由其他节点付费 旧状态。另一方面,完整节点参与验证,但它们不是存储所有历史记录,而是 只需存储活动状态(例如当前的 UTXO 设置)。最后,对于那些只需要安全交互的人 在网络使用最少资源的情况下,Avalanche 支持轻客户端,可以 证明某些事务已提交,无需下载或同步历史记录。光 360 客户参与协议的重复采样阶段,以确保安全承诺和网络范围 共识。因此,Avalanche中的轻客户端提供与全节点相同的安全保证。 分片 分片是对各种系统资源进行分区以提高性能的过程 并减少负载。分片机制有多种类型。在网络分片中,参与者的集合 分为单独的子网以减少算法负载;在状态分片中,参与者同意 365 仅存储和维护整个全局状态的特定子部分;最后,在交易分片中, 参与者同意分开处理传入的交易。 在 Avalanche Borealis 中,第一种分片形式通过子网功能存在。对于 例如,可以启动一个黄金子网和另一个房地产子网。这两个子网可以完全存在于 平行。仅当用户希望使用其持有的黄金购买房地产合约时,子网才会进行交互, 370 此时 Avalanche 将启用两个子网之间的原子交换。 5.2 担忧 后量子密码学 后量子密码学最近受到广泛关注 由于量子计算机和算法的发展取得了进步。对量子的担忧 计算机的最大优势在于它们可以破解一些当前部署的加密协议,特别是数字协议 第375章 签名。 Avalanche 网络模型支持任意数量的虚拟机,因此它支持抗量子 具有合适的数字签名机制的虚拟机。我们预计有几种类型的数字签名 要部署的方案,包括基于 RLWE 的抗量子签名。共识机制 其核心操作不采用任何类型的重型加密。鉴于这种设计,很容易 使用提供量子安全加密原语的新虚拟机扩展系统。 380 现实的对手 Avalanche 论文 [6] 在存在的情况下提供了非常有力的保证 强大而敌对的对手,在完整的点对点模型中被称为回合自适应对手。在 换句话说,对手可以随时完全访问每个正确节点的状态,知道 随机选择所有正确的节点,并且可以在节点之前和之后随时更新自己的状态 正确的节点有机会更新自己的状态。实际上,这个对手非常强大,除了 第385章 能够直接更新正确节点的状态或修改正确节点之间的通信 节点。尽管如此,实际上,这样的对手纯粹是理论上的,因为实际实施中 最强的可能对手仅限于网络状态的统计近似值。因此,在 在实践中,我们预计最坏情况下的攻击将很难部署。Avalanche 平台 2020/06/30 13 包容与平等 未经许可的货币的一个常见问题是“富人获得” 390 更富有”。这是一个合理的担忧,因为实施不当的 PoS 系统实际上可能会允许 财富的创造不成比例地归因于系统中已经很大的股份持有者。一个 简单的例子是基于领导者的共识协议,其中小组委员会或指定的领导者 收集其运行过程中的所有奖励,其中被选择收集奖励的概率为 与股份成正比,产生强大的回报复利效应。此外,在诸如 Bitcoin 之类的系统中, 第395章 存在一种“大变大”的现象,即大型矿商比小型矿商享有溢价 减少孤儿和失业的情况。相比之下,Avalanche 采用平等主义的铸币分配: staking 协议中的每个参与者都会根据权益获得公平且按比例的奖励。 通过让大量人员直接参与 staking,Avalanche 可以容纳 数百万人平等参与 staking。参与活动所需的最低金额 400 协议将用于治理,但它将被初始化为较低的值以鼓励广泛参与。 这也意味着代表团不需要以小额分配参与。 6 结论 在本文中,我们讨论了 Avalanche 平台的架构。与当今其他平台相比, 要么运行经典风格的共识协议,因此本质上是不可扩展的,要么利用 405 中本聪式的共识效率低下,运营成本高,Avalanche 是轻量级的, 快速、可扩展、安全且高效。本机 token,用于保护网络并支付费用 各种基础设施成本简单且向后兼容。 $AVAX 的容量超出其他提案 实现更高水平的去中心化、抵抗攻击并在没有法定人数的情况下扩展到数百万个节点 或委员会选举,因此对参与没有任何限制。 410 除了共识引擎之外,Avalanche 对堆栈进行了创新,并引入了简单但重要的 交易管理、治理以及许多其他平台上不可用的其他组件的想法。协议中的每个参与者都可以随时影响协议的发展, 强大的治理机制使之成为可能。 Avalanche 支持高度可定制性,允许 与现有的 blockchain 几乎即时即插即用。 第415章

Discussão

5.1 Otimizações Removendo muitas plataformas blockchain, especialmente aquelas que implementam o consenso Nakamoto, como Bitcoin, sofrem com o crescimento perpétuo do Estado. Isto porque – por protocolo – eles têm que armazenar todo o histórico de transações. No entanto, para que um blockchain cresça de forma sustentável, deve ser capaz de podar a velha história. 345 Isto é especialmente importante para blockchains que suportam alto desempenho, como Avalanche. A poda é simples na família Snow*. Ao contrário de Bitcoin (e protocolos semelhantes), onde a poda não é possível de acordo com os requisitos algorítmicos, em $AVAX os nós não precisam manter partes do DAG que são profundos e altamente comprometidos. Esses nós não precisam provar nenhum histórico passado para nova inicialização nós e, portanto, simplesmente precisa armazenar o estado ativo, ou seja, os saldos atuais, bem como os não confirmados 350 transações. Os tipos de cliente Avalanche podem suportar três tipos diferentes de clientes: arquivamento, completo e leve. Arquivo os nós armazenam todo o histórico da sub-rede $AVAX, da sub-rede staking e da sub-rede smart contract, todos os12 Kevin Sekniqi, Daniel Laine, Stephen Buttolph e Emin G¨un Sirer caminho para a gênese, o que significa que esses nós servem como nós de inicialização para novos nós de entrada. Além disso esses nós podem armazenar o histórico completo de outras sub-redes para as quais escolhem ser validators. Arquivo 355 nós são normalmente máquinas com alta capacidade de armazenamento que são pagas por outros nós durante o download estado antigo. Os nós completos, por outro lado, participam da validação, mas em vez de armazenar todo o histórico, eles simplesmente armazene o estado ativo (por exemplo, conjunto UTXO atual). Finalmente, para aqueles que simplesmente precisam interagir com segurança com a rede usando a quantidade mínima de recursos, Avalanche oferece suporte a clientes leves que podem provar que alguma transação foi confirmada sem a necessidade de baixar ou sincronizar o histórico. Luz 360 os clientes se envolvem na fase de amostragem repetida do protocolo para garantir o compromisso seguro e toda a rede consenso. Portanto, os clientes leves em Avalanche fornecem as mesmas garantias de segurança que os nós completos. Sharding Sharding é o processo de particionar vários recursos do sistema para aumentar o desempenho e reduzir a carga. Existem vários tipos de mecanismos de fragmentação. No sharding de rede, o conjunto de participantes é dividido em sub-redes separadas para reduzir a carga algorítmica; na fragmentação de estado, os participantes concordam em 365 armazenar e manter apenas subpartes específicas de todo o estado global; por último, na fragmentação de transações, os participantes concordam em separar o processamento das transações recebidas. No Avalanche Borealis, a primeira forma de sharding existe através da funcionalidade de sub-redes. Para por exemplo, pode-se lançar uma sub-rede ouro e outra sub-rede imobiliária. Essas duas sub-redes podem existir inteiramente em paralelo. As sub-redes interagem apenas quando um usuário deseja comprar contratos imobiliários usando suas posses de ouro, 370 ponto em que Avalanche permitirá uma troca atômica entre as duas sub-redes. 5.2 Preocupações Criptografia pós-quântica A criptografia pós-quântica ganhou recentemente ampla atenção devido aos avanços no desenvolvimento de computadores e algoritmos quânticos. A preocupação com a quântica computadores é que eles podem quebrar alguns dos protocolos criptográficos atualmente implantados, especificamente 375 assinaturas. O modelo de rede Avalanche permite qualquer número de VMs, por isso suporta uma rede resistente a quantum máquina virtual com um mecanismo de assinatura digital adequado. Prevemos vários tipos de assinatura digital esquemas a serem implantados, incluindo assinaturas baseadas em RLWE com resistência quântica. O mecanismo de consenso não assume nenhum tipo de criptografia pesada para sua operação principal. Dado esse design, é fácil ampliar o sistema com uma nova máquina virtual que fornece primitivas criptográficas seguras quânticas. 380 Adversários realistas O artigo Avalanche [6] fornece garantias muito fortes na presença de um adversário poderoso e hostil, conhecido como adversário adaptável a rodadas no modelo ponto a ponto completo. Em outros termos, o adversário tem acesso total ao estado de cada nó correto em todos os momentos, conhece o escolhas aleatórias de todos os nós corretos, bem como pode atualizar seu próprio estado a qualquer momento, antes e depois do o nó correto tem a chance de atualizar seu próprio estado. Efetivamente, este adversário é todo-poderoso, exceto 385 a capacidade de atualizar diretamente o estado de um nó correto ou modificar a comunicação entre o nó correto nós. No entanto, na realidade, tal adversário é puramente teórico, uma vez que as implementações práticas do o adversário mais forte possível é limitado a aproximações estatísticas do estado da rede. Portanto, em Na prática, esperamos que os ataques no pior cenário sejam difíceis de implementar.Avalanche Plataforma 30/06/2020 13 Inclusão e Igualdade Um problema comum em moedas sem permissão é o dos “ricos que ficam 390 mais rico”. Esta é uma preocupação válida, uma vez que um sistema PoS implementado indevidamente pode de fato permitir a geração de riqueza seja desproporcionalmente atribuída aos já grandes detentores de participação no sistema. Um Um exemplo simples é o dos protocolos de consenso baseados em líderes, em que um subcomitê ou um líder designado coleta todas as recompensas durante sua operação, e onde a probabilidade de ser escolhido para coletar recompensas é proporcional à aposta, acumulando fortes efeitos de composição de recompensa. Além disso, em sistemas como Bitcoin, 395 existe um fenômeno “grande fica maior”, onde os grandes mineradores desfrutam de um prêmio sobre os menores em termos de menos órfãos e menos trabalho perdido. Em contraste, Avalanche emprega uma distribuição igualitária de cunhagem: cada participante do protocolo staking é recompensado de forma equitativa e proporcional com base na aposta. Ao permitir que um grande número de pessoas participem em primeira mão em staking, Avalanche pode acomodar milhões de pessoas participem igualmente em staking. O valor mínimo necessário para participar do 400 o protocolo estará sujeito à governança, mas será inicializado com um valor baixo para encorajar uma ampla participação. Isto também implica que a delegação não é obrigada a participar com uma pequena dotação. 6 Conclusão Neste artigo, discutimos a arquitetura da plataforma Avalanche. Em comparação com outras plataformas hoje, que executam protocolos de consenso de estilo clássico e, portanto, são inerentemente não escaláveis, ou fazem uso de 405 Consenso ao estilo Nakamoto que é ineficiente e impõe altos custos operacionais, o Avalanche é leve, rápido, escalonável, seguro e eficiente. O token nativo, que serve para proteger a rede e pagar por vários custos de infraestrutura é simples e compatível com versões anteriores. $AVAX tem capacidade além de outras propostas para alcançar níveis mais elevados de descentralização, resistir a ataques e escalar para milhões de nós sem qualquer quórum ou eleição de comitê e, portanto, sem impor quaisquer limites à participação. 410 Além do mecanismo de consenso, Avalanche inova na pilha e apresenta soluções simples, mas importantes ideias em gerenciamento de transações, governança e uma série de outros componentes não disponíveis em outras plataformas. Cada participante do protocolo terá voz para influenciar a forma como o protocolo evolui em todos os momentos, possível graças a um poderoso mecanismo de governação. Avalanche suporta alta personalização, permitindo plug-and-play quase instantâneo com blockchains existentes. 415