Bitcoin: Eşler Arası Elektronik Nakit Sistemi

Abstract

一种完全的点对点电子现金系统将允许在线支付从一方直接发送到另一方,而无需通过金融机构。数字签名提供了部分解决方案,但如果仍然需要一个可信赖的第三方来防止双重支付,那么其主要优势就会丧失。我们提出一种使用点对点网络来解决双重支付问题的方案。该网络通过将交易 hash 到一条基于 hash 的 proof-of-work 的持续增长的链中来为交易打上时间戳,形成一份不重做 proof-of-work 就无法更改的记录。最长的链不仅作为所见证事件序列的证明,而且证明它来自最大的 CPU 算力池。只要大多数 CPU 算力由不合谋攻击网络的节点控制,它们就会生成最长的链并超过攻击者。该网络本身只需要最小化的结构。消息以尽最大努力的方式广播,节点可以随时离开和重新加入网络,并接受最长的 proof-of-work 链作为其离开期间所发生事件的证明。

Abstract

Tamamen eşler arası (peer-to-peer) bir elektronik nakit sistemi, çevrimiçi ödemelerin bir finansal kurum aracılığına gerek kalmadan doğrudan bir taraftan diğerine gönderilmesine olanak tanıyacaktır. Dijital imzalar çözümün bir kısmını sağlar, ancak çifte harcamayı (double-spending) önlemek için güvenilir bir üçüncü tarafa hâlâ ihtiyaç duyuluyorsa temel faydalar kaybolur. Çifte harcama sorununa eşler arası bir ağ kullanarak bir çözüm öneriyoruz. Ağ, işlemleri hash tabanlı proof-of-work'ün devam eden bir zincirine hash'leyerek zaman damgası ekler ve proof-of-work yeniden yapılmadan değiştirilemeyen bir kayıt oluşturur. En uzun zincir yalnızca tanıklık edilen olayların sırasının kanıtı olarak değil, aynı zamanda en büyük CPU gücü havuzundan geldiğinin kanıtı olarak da hizmet eder. CPU gücünün çoğunluğu, ağa saldırmak için işbirliği yapmayan düğümler tarafından kontrol edildiği sürece, en uzun zinciri üretecek ve saldırganları geride bırakacaklardır. Ağın kendisi minimum düzeyde yapı gerektirir. Mesajlar en iyi çaba esasına göre yayınlanır ve düğümler ağdan istedikleri zaman ayrılıp yeniden katılabilir; yokluklarında olanların kanıtı olarak en uzun proof-of-work zincirini kabul ederler.

Introduction

互联网上的商业活动已经几乎完全依赖金融机构作为可信赖的第三方来处理电子支付。虽然该系统对于大多数交易运行得足够好,但它仍然受制于基于信任模型的固有弱点。完全不可逆的交易实际上是不可能的,因为金融机构无法避免调解纠纷。调解成本增加了交易成本,限制了最小实际交易规模,并切断了小额临时交易的可能性,而且在无法为不可逆服务进行不可逆支付方面存在更广泛的成本。由于存在逆转的可能性,对信任的需求就会蔓延。商家必须对客户保持警惕,向他们索要比其他情况下更多的信息。一定比例的欺诈被认为是不可避免的。这些成本和支付的不确定性可以通过使用实物货币进行面对面交易来避免,但不存在一种无需可信赖方就能通过通信渠道进行支付的机制。

所需要的是一种基于密码学证明而非信任的电子支付系统,允许任何两个有意愿的当事方直接进行交易,而无需可信赖的第三方。在计算上不可行的逆转交易将保护卖家免受欺诈,而常规的托管机制可以很容易地实施以保护买家。在本文中,我们提出一种使用点对点分布式时间戳服务器来生成交易时间顺序的计算证明的双重支付问题解决方案。只要诚实节点共同控制的 CPU 算力超过任何合谋的攻击者节点群组,该系统就是安全的。

Introduction

İnternet üzerindeki ticaret, elektronik ödemeleri işlemek için güvenilir üçüncü taraflar olarak hizmet veren finansal kurumlara neredeyse tamamen bağımlı hale gelmiştir. Sistem çoğu işlem için yeterince iyi çalışsa da, güvene dayalı modelin doğasında var olan zayıflıklardan hâlâ muzdariptir. Finansal kurumlar uyuşmazlıklarda arabuluculuk yapmaktan kaçınamadığından, tamamen geri dönüşü olmayan işlemler gerçekten mümkün değildir. Arabuluculuk maliyeti, işlem maliyetlerini artırır, minimum pratik işlem boyutunu sınırlar ve küçük gündelik işlemler olasılığını ortadan kaldırır; geri dönüşü olmayan hizmetler için geri dönüşü olmayan ödemeler yapma yeteneğinin kaybedilmesinde daha geniş bir maliyet de vardır. Geri dönüş olasılığı ile güven ihtiyacı yayılır. Tüccarlar müşterilerine karşı temkinli olmak zorundadır ve normalde ihtiyaç duyacaklarından daha fazla bilgi talep ederek onları rahatsız eder. Belirli bir yüzde dolandırıcılık kaçınılmaz olarak kabul edilir. Bu maliyetler ve ödeme belirsizlikleri, fiziksel para birimi kullanılarak yüz yüze ortadan kaldırılabilir, ancak güvenilir bir taraf olmadan bir iletişim kanalı üzerinden ödeme yapmak için hiçbir mekanizma mevcut değildir.

İhtiyaç duyulan şey, güven yerine kriptografik kanıta dayalı, istekli iki tarafın güvenilir bir üçüncü tarafa ihtiyaç duymadan doğrudan birbirleriyle işlem yapmasına olanak tanıyan bir elektronik ödeme sistemidir. Hesaplama açısından geri döndürülmesi pratik olmayan işlemler satıcıları dolandırıcılığa karşı koruyacak ve rutin emanet (escrow) mekanizmaları alıcıları korumak için kolayca uygulanabilecektir. Bu makalede, işlemlerin kronolojik sırasının hesaplamalı kanıtını oluşturmak için eşler arası dağıtık bir zaman damgası sunucusu kullanan çifte harcama sorununa bir çözüm öneriyoruz. Sistem, dürüst düğümler toplu olarak herhangi bir işbirliği yapan saldırgan düğüm grubundan daha fazla CPU gücünü kontrol ettiği sürece güvenlidir.

Transactions

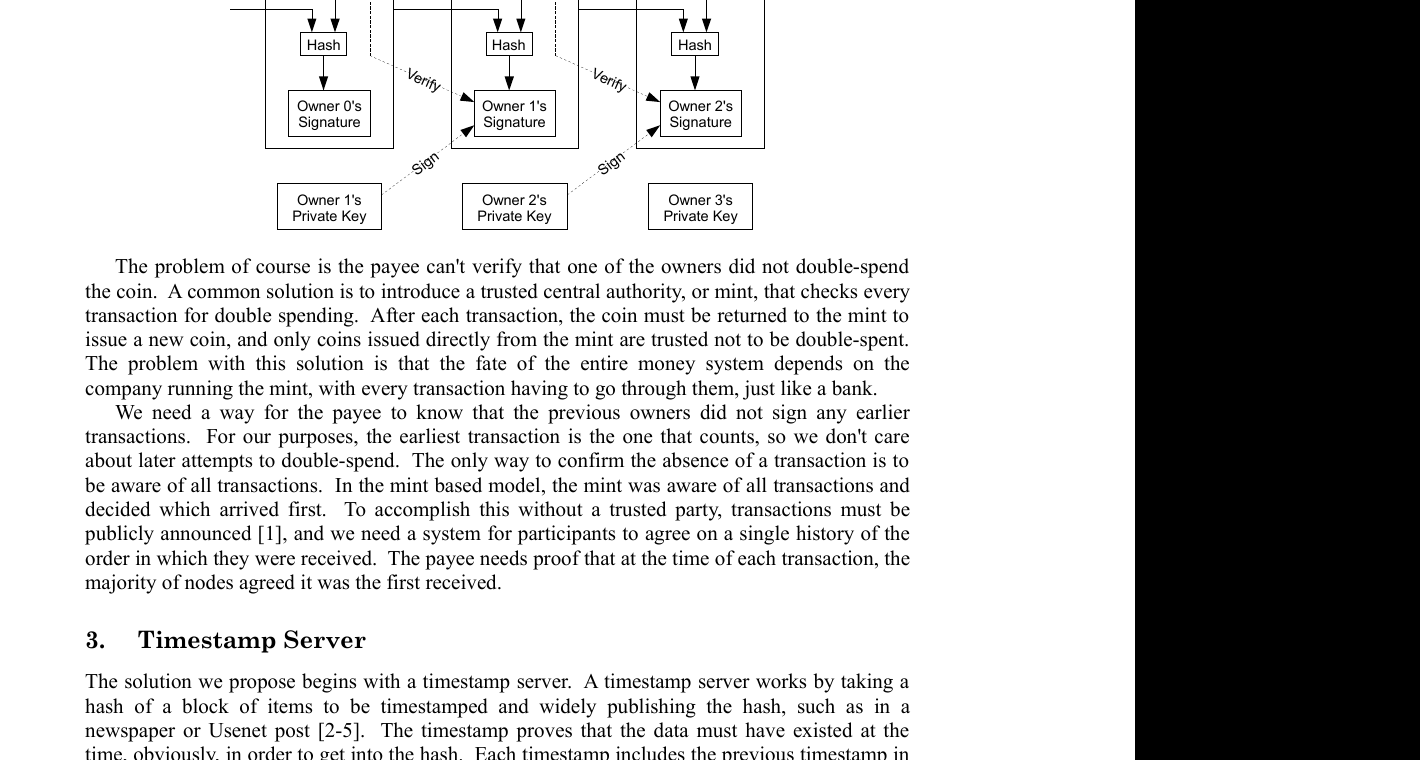

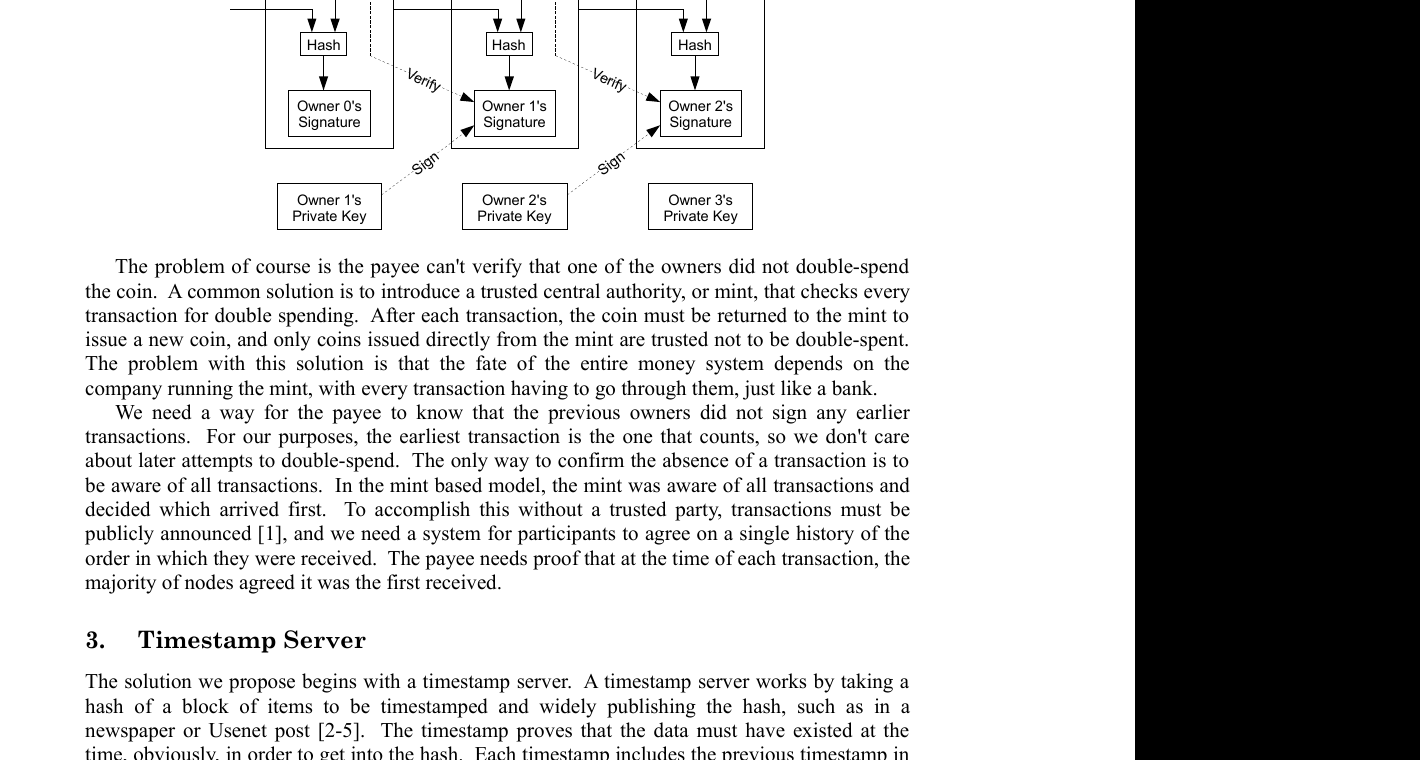

我们将一枚电子货币定义为一条数字签名链。每个所有者通过对前一笔交易的 hash 和下一个所有者的公钥进行数字签名,并将这些附加到该货币的末尾,从而将货币转移给下一个所有者。收款人可以验证签名以验证所有权链。

当然,问题在于收款人无法验证某个所有者是否对该货币进行了双重支付。一个常见的解决方案是引入一个可信赖的中央权威机构,即铸币厂,来检查每笔交易是否存在双重支付。每次交易后,该货币必须返回铸币厂以发行新的货币,并且只有直接从铸币厂发行的货币才被信任未被双重支付。这个方案的问题是,整个货币系统的命运取决于运营铸币厂的公司,每笔交易都必须经过他们,就像银行一样。

我们需要一种方式让收款人知道前任所有者没有签署任何更早的交易。就我们的目的而言,最早的交易是算数的那个,所以我们不关心后来的双重支付尝试。确认一笔交易不存在的唯一方法是了解所有交易。在基于铸币厂的模型中,铸币厂了解所有交易并决定哪个先到达。为了在没有可信赖方的情况下实现这一点,交易必须被公开宣布 [^1],并且我们需要一个系统让参与者就它们被接收的顺序的单一历史达成一致。收款人需要证明在每笔交易发生时,大多数节点都同意它是第一个被接收的。

Transactions

Elektronik bir parayı dijital imzalar zinciri olarak tanımlıyoruz. Her sahip, bir önceki işlemin hash'ini ve bir sonraki sahibin açık anahtarını (public key) dijital olarak imzalayarak ve bunları paranın sonuna ekleyerek parayı bir sonraki sahibine aktarır. Alacaklı, sahiplik zincirini doğrulamak için imzaları doğrulayabilir.

Sorun elbette alacaklının, sahiplerden birinin parayı çifte harcamadığını doğrulayamamasıdır. Yaygın bir çözüm, her işlemi çifte harcama açısından kontrol eden güvenilir bir merkezi otorite veya darphane tanıtmaktır. Her işlemden sonra, para yeni bir para basmak için darphaneye iade edilmelidir ve yalnızca doğrudan darphaneden basılan paralara çifte harcanmamış olarak güvenilir. Bu çözümün sorunu, tüm para sisteminin kaderinin darphaneyi işleten şirkete bağlı olması ve her işlemin tıpkı bir banka gibi onlardan geçmek zorunda olmasıdır.

Alacaklının, önceki sahiplerin daha erken işlemleri imzalamadığını bilmesi için bir yola ihtiyacımız var. Bizim amacımız için en erken işlem geçerli sayılandır, bu yüzden sonraki çifte harcama girişimlerini umursamıyoruz. Bir işlemin yokluğunu doğrulamanın tek yolu tüm işlemlerden haberdar olmaktır. Darphane tabanlı modelde, darphane tüm işlemlerden haberdardı ve hangisinin önce geldiğine karar veriyordu. Bunu güvenilir bir taraf olmadan başarmak için işlemler kamuya duyurulmalıdır [^1] ve katılımcıların alındıkları sıranın tek bir geçmişi üzerinde anlaşmaları için bir sisteme ihtiyacımız var. Alacaklı, her işlem anında düğümlerin çoğunluğunun ilk alınan olarak kabul ettiğine dair kanıta ihtiyaç duyar.

Timestamp Server

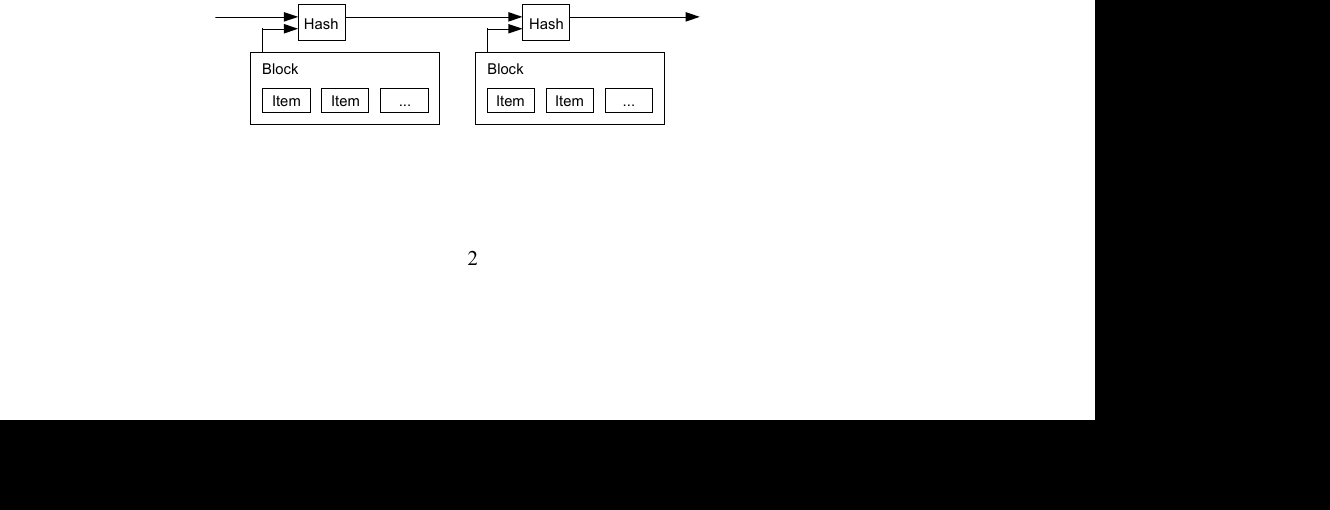

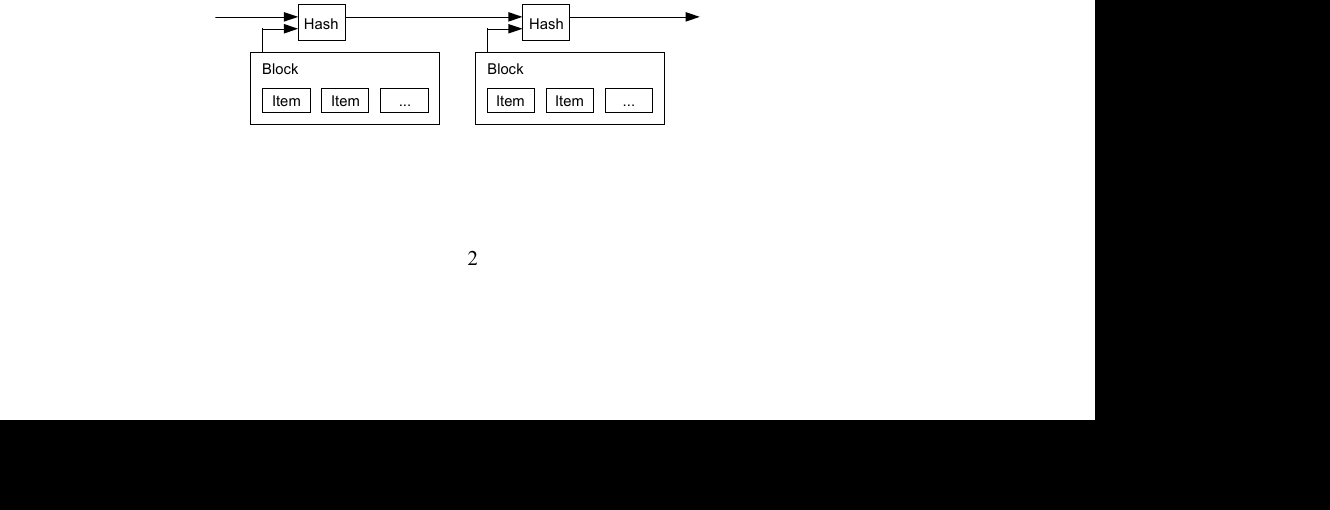

我们提出的解决方案从一个时间戳服务器开始。时间戳服务器通过对要加时间戳的一个数据区块进行 hash 并广泛发布该 hash 来工作,例如在报纸或 Usenet 帖子中 [^2] [^3] [^4] [^5]。时间戳证明了数据在当时必然已经存在,显然,这是为了能够进入该 hash。每个时间戳在其 hash 中包含前一个时间戳,形成一条链,每个额外的时间戳都加强了之前的时间戳。

Timestamp Server

Önerdiğimiz çözüm bir zaman damgası sunucusu ile başlar. Zaman damgası sunucusu, zaman damgası uygulanacak bir öğeler bloğunun hash'ini alarak ve bu hash'i bir gazete veya Usenet gönderisi gibi geniş çapta yayınlayarak çalışır [^2] [^3] [^4] [^5]. Zaman damgası, hash'e dahil olabilmesi için verinin o anda var olmuş olması gerektiğini kanıtlar. Her zaman damgası, hash'inde bir önceki zaman damgasını içerir ve bir zincir oluşturur; her ek zaman damgası kendisinden önceki damgaları güçlendirir.

Proof-of-Work

为了在点对点的基础上实现分布式时间戳服务器,我们需要使用类似于 Adam Back 的 Hashcash [^6] 的 proof-of-work 系统,而不是报纸或 Usenet 帖子。proof-of-work 涉及扫描一个值,使得对该值进行 hash(例如使用 SHA-256)时,hash 以一定数量的零位开头。所需的平均工作量随所需零位数呈指数增长,并且可以通过执行一次 hash 来验证。

对于我们的时间戳网络,我们通过在区块中递增一个 nonce 来实现 proof-of-work,直到找到一个使区块的 hash 满足所需零位数的值。一旦 CPU 花费了足够的努力使其满足 proof-of-work,该区块就无法在不重做工作的情况下被更改。随着后续区块被链接在其后,更改该区块的工作将包括重做其后所有区块的工作。

proof-of-work 还解决了在多数决定中确定代表性的问题。如果多数决定是基于一个 IP 地址一票,那么任何能够分配大量 IP 的人都可以颠覆它。proof-of-work 本质上是一个 CPU 一票。多数决定由最长的链代表,因为它投入了最大的 proof-of-work 努力。如果大多数 CPU 算力由诚实节点控制,诚实链将增长最快并超过任何竞争链。要修改一个过去的区块,攻击者必须重做该区块及其后所有区块的 proof-of-work,然后追上并超过诚实节点的工作。我们将在后面展示,一个较慢的攻击者追上的概率随着后续区块的增加呈指数下降。

为了补偿不断提高的硬件速度和随时间变化的运行节点兴趣,proof-of-work 难度由一个移动平均值确定,目标是每小时平均产出一定数量的区块。如果它们生成得太快,难度就会增加。

Proof-of-Work

Eşler arası bir temelde dağıtık bir zaman damgası sunucusu uygulamak için, gazete veya Usenet gönderileri yerine Adam Back'in Hashcash'ine [^6] benzer bir proof-of-work sistemi kullanmamız gerekecektir. Proof-of-work, hash'lendiğinde (örneğin SHA-256 ile) hash'in belirli sayıda sıfır bit ile başladığı bir değer taramayı içerir. Gereken ortalama iş, gereken sıfır bit sayısında üstel olarak artar ve tek bir hash çalıştırılarak doğrulanabilir.

Zaman damgası ağımız için, bloktaki bir nonce'u artırarak proof-of-work'ü uyguluyoruz; ta ki bloğun hash'ine gereken sıfır bitleri veren bir değer bulunana kadar. CPU çabası proof-of-work'ü karşılamak için harcanıldıktan sonra, blok işi yeniden yapmadan değiştirilemez. Sonraki bloklar onun ardına zincirlendiğinde, bloğu değiştirmek için gereken iş, ondan sonraki tüm blokları yeniden yapmayı da içerecektir.

Proof-of-work aynı zamanda çoğunluk karar alma sürecinde temsil belirleme sorununu da çözer. Çoğunluk bir-IP-adresi-bir-oy temelinde olsaydı, çok sayıda IP tahsis edebilen herkes tarafından alt edilebilirdi. Proof-of-work esasen bir-CPU-bir-oy'dur. Çoğunluk kararı, en büyük proof-of-work çabasının yatırıldığı en uzun zincir tarafından temsil edilir. CPU gücünün çoğunluğu dürüst düğümler tarafından kontrol ediliyorsa, dürüst zincir en hızlı şekilde büyüyecek ve rakip zincirleri geride bırakacaktır. Geçmişteki bir bloğu değiştirmek için, bir saldırganın o bloğun ve sonrasındaki tüm blokların proof-of-work'ünü yeniden yapması ve ardından dürüst düğümlerin çalışmasını yakalayıp geçmesi gerekecektir. Daha yavaş bir saldırganın yetişme olasılığının sonraki bloklar eklendikçe üstel olarak azaldığını daha sonra göstereceğiz.

Artan donanım hızını ve zaman içinde düğüm çalıştırmaya olan değişen ilgiyi telafi etmek için, proof-of-work zorluğu saat başına ortalama blok sayısını hedefleyen hareketli bir ortalama ile belirlenir. Çok hızlı üretiliyorlarsa, zorluk artar.

Network

运行该网络的步骤如下:

- 新交易被广播到所有节点。

- 每个节点将新交易收集到一个区块中。

- 每个节点为其区块寻找一个困难的 proof-of-work。

- 当一个节点找到一个 proof-of-work 时,它将该区块广播到所有节点。

- 节点只有在区块中所有交易都是有效的且未被花费过的情况下才接受该区块。

- 节点通过在链中创建下一个区块来表示对该区块的接受,使用被接受区块的 hash 作为前一个 hash。

节点始终将最长的链视为正确的链,并将继续在其上扩展。如果两个节点同时广播了下一个区块的不同版本,一些节点可能先接收到其中一个或另一个。在这种情况下,它们在先接收到的版本上工作,但保留另一个分支以防它变得更长。当下一个 proof-of-work 被找到且其中一个分支变得更长时,平局将被打破;在另一个分支上工作的节点将切换到更长的那个。

新交易广播不一定需要到达所有节点。只要它们到达足够多的节点,它们不久就会进入一个区块。区块广播也容忍丢失的消息。如果一个节点没有收到一个区块,它会在收到下一个区块并意识到它遗漏了一个时请求该区块。

Network

Ağı çalıştırma adımları şunlardır:

- Yeni işlemler tüm düğümlere yayınlanır.

- Her düğüm yeni işlemleri bir blokta toplar.

- Her düğüm, bloğu için zor bir proof-of-work bulmak üzere çalışır.

- Bir düğüm proof-of-work bulduğunda, bloğu tüm düğümlere yayınlar.

- Düğümler, bloğu yalnızca içindeki tüm işlemler geçerli ve henüz harcanmamışsa kabul eder.

- Düğümler, kabul edilen bloğun hash'ini önceki hash olarak kullanarak zincirdeki bir sonraki bloğu oluşturmak üzere çalışarak bloğu kabul ettiklerini ifade ederler.

Düğümler her zaman en uzun zinciri doğru olan olarak kabul eder ve onu uzatmak için çalışmaya devam eder. İki düğüm aynı anda bir sonraki bloğun farklı sürümlerini yayınlarsa, bazı düğümler birini veya diğerini önce alabilir. Bu durumda, ilk aldıklarında çalışırlar, ancak uzaması ihtimaline karşı diğer dalı saklarlar. Bir sonraki proof-of-work bulunduğunda ve bir dal uzadığında berabere durum bozulacaktır; diğer dalda çalışan düğümler daha uzun olana geçecektir.

Yeni işlem yayınlarının mutlaka tüm düğümlere ulaşması gerekmez. Birçok düğüme ulaştıkları sürece, kısa sürede bir bloğa gireceklerdir. Blok yayınları da düşen mesajlara karşı toleranslıdır. Bir düğüm bir bloğu almadıysa, sonraki bloğu aldığında ve birini kaçırdığını fark ettiğinde onu talep edecektir.

Incentive

按照惯例,区块中的第一笔交易是一笔特殊交易,它创建一枚由区块创建者拥有的新货币。这为节点支持网络增加了激励,并提供了一种将货币最初分配到流通中的方式,因为没有中央权威机构来发行它们。稳定地增加固定数量的新货币类似于金矿矿工消耗资源将黄金加入流通。在我们的案例中,消耗的是 CPU 时间和电力。

激励也可以通过交易费来资助。如果一笔交易的输出值小于其输入值,差额就是交易费,它被加到包含该交易的区块的激励值中。一旦预定数量的货币进入流通,激励就可以完全过渡到交易费,并且完全没有通货膨胀。

激励可能有助于鼓励节点保持诚实。如果一个贪婪的攻击者能够集结比所有诚实节点更多的 CPU 算力,他将不得不在使用它来通过偷回自己的付款来欺骗人们,或使用它来生成新货币之间做出选择。他应该发现按照规则行事更有利可图,因为这些规则使他获得比所有其他人加起来还多的新货币,而不是破坏系统和他自身财富的有效性。

Incentive

Geleneksel olarak, bir bloktaki ilk işlem, bloğun yaratıcısına ait yeni bir para başlatan özel bir işlemdir. Bu, düğümlerin ağı desteklemesi için bir teşvik ekler ve onları basacak merkezi bir otorite olmadığından, paraların dolaşıma başlangıçta dağıtılması için bir yol sağlar. Sabit miktarda yeni paranın düzenli olarak eklenmesi, altın madencilerinin altını dolaşıma katmak için kaynak harcamasına benzerdir. Bizim durumumuzda, harcanan CPU zamanı ve elektrik enerjisidir.

Teşvik, işlem ücretleriyle de finanse edilebilir. Bir işlemin çıktı değeri girdi değerinden az ise, aradaki fark, işlemi içeren bloğun teşvik değerine eklenen bir işlem ücretidir. Önceden belirlenmiş sayıda para dolaşıma girdiğinde, teşvik tamamen işlem ücretlerine geçebilir ve tamamen enflasyondan bağımsız olabilir.

Teşvik, düğümlerin dürüst kalmasını teşvik etmeye yardımcı olabilir. Açgözlü bir saldırgan tüm dürüst düğümlerden daha fazla CPU gücü toplamayı başarırsa, bunu ödemelerini geri çalarak insanları dolandırmak için mi yoksa yeni paralar üretmek için mi kullanacağı arasında seçim yapmak zorunda kalacaktır. Kuralları bozmaktansa, kendisine herkesten daha fazla yeni para veren kurallarla oynamanın daha kârlı olduğunu bulması gerekir; böylece sistemi ve kendi servetinin geçerliliğini baltalamamış olur.

Reclaiming Disk Space

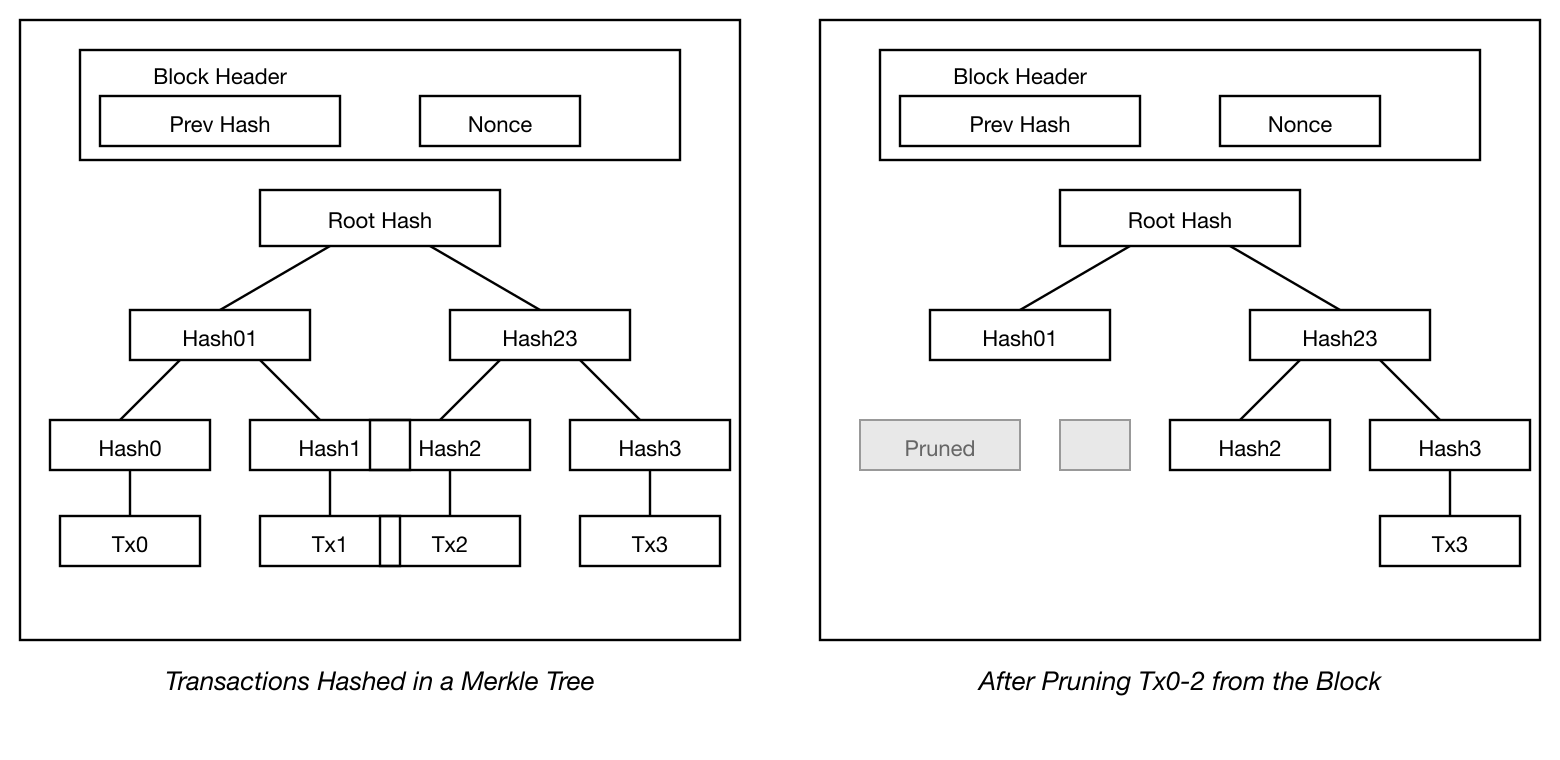

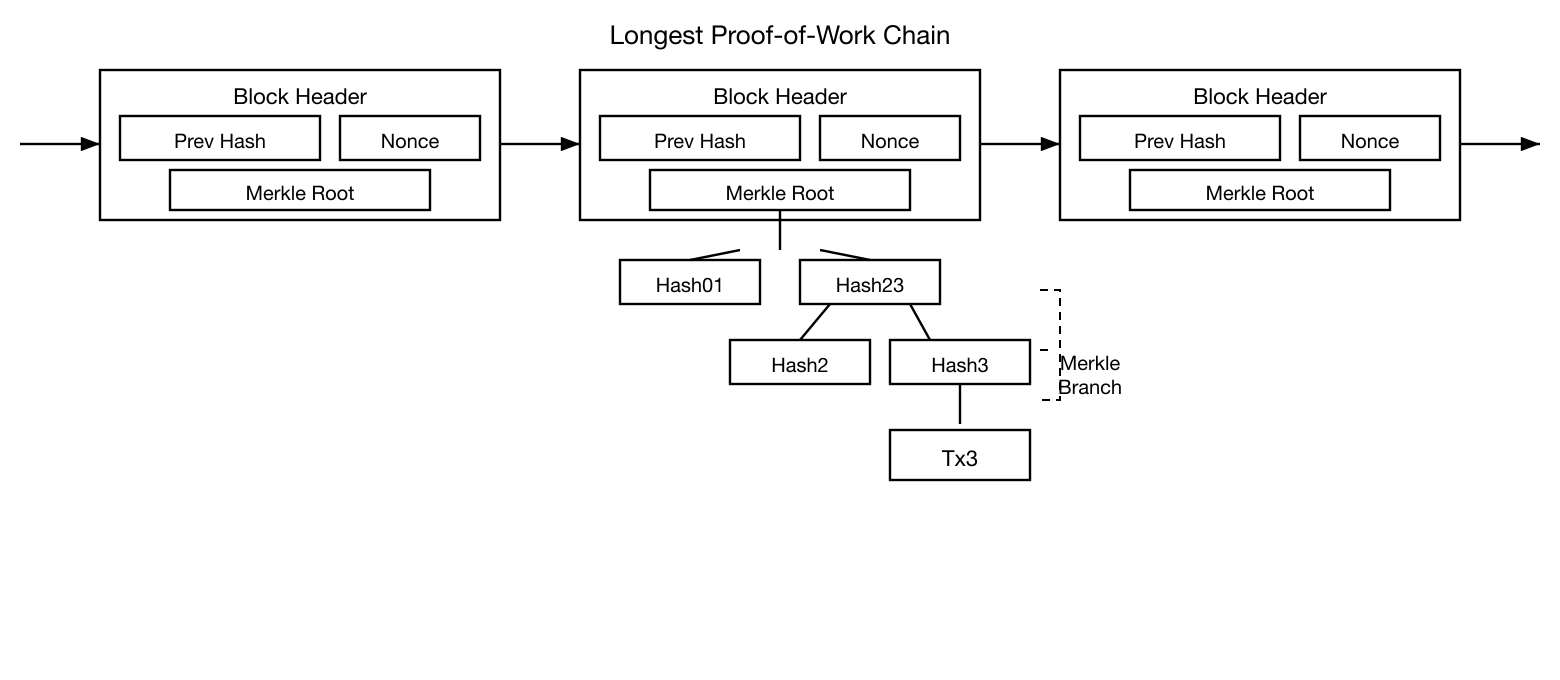

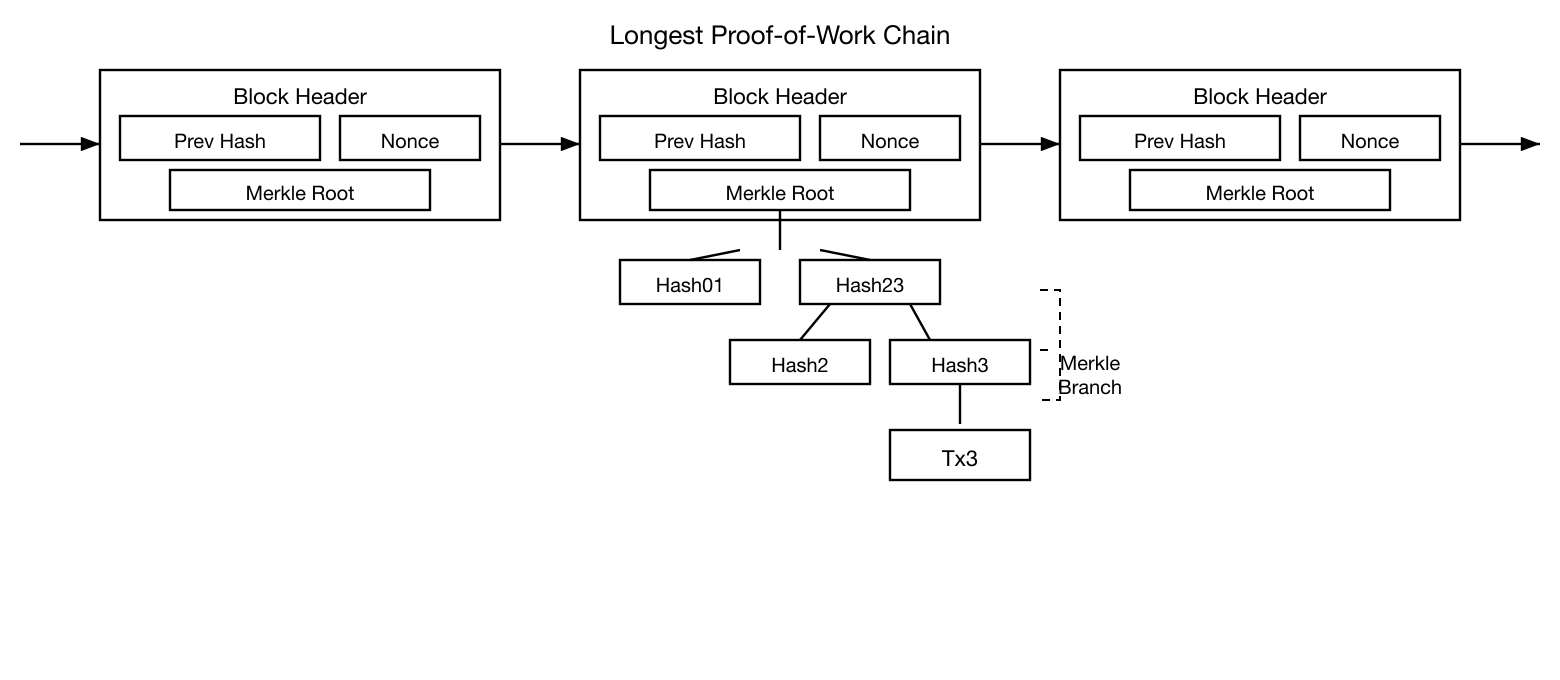

一旦一枚货币中的最新交易被埋在足够多的区块之下,之前已花费的交易就可以被丢弃以节省磁盘空间。为了在不破坏区块 hash 的情况下实现这一点,交易被 hash 到一棵 Merkle Tree [^7] [^2] [^5] 中,只有根节点包含在区块的 hash 中。旧区块随后可以通过裁剪树的分支来压缩。内部 hash 不需要被存储。

一个没有交易的区块头大约是 80 字节。如果我们假设区块每 10 分钟生成一次,80 字节 * 6 * 24 * 365 = 每年 4.2MB。截至 2008 年,计算机系统通常配备 2GB 的 RAM,而摩尔定律预测当前每年增长 1.2GB,即使区块头必须保存在内存中,存储也不应该成为问题。

Reclaiming Disk Space

Bir paradaki en son işlem yeterli sayıda bloğun altına gömüldüğünde, önceki harcanmış işlemler disk alanı kazanmak için atılabilir. Bloğun hash'ini bozmadan bunu kolaylaştırmak için, işlemler bir Merkle Ağacında [^7] [^2] [^5] hash'lenir ve blok hash'ine yalnızca kök dahil edilir. Eski bloklar, ağacın dalları budanarak sıkıştırılabilir. İç hash'lerin saklanması gerekmez.

İşlem içermeyen bir blok başlığı yaklaşık 80 byte olacaktır. Blokların her 10 dakikada bir üretildiğini varsayarsak, 80 byte * 6 * 24 * 365 = yılda 4,2MB. 2008 itibarıyla bilgisayar sistemlerinin genellikle 2GB RAM ile satıldığını ve Moore Yasasının yıllık 1,2GB büyüme öngördüğünü göz önüne alırsak, blok başlıklarının bellekte tutulması gerekse bile depolama bir sorun olmamalıdır.

Simplified Payment Verification

在不运行完整网络节点的情况下验证支付是可能的。用户只需要保留一份最长 proof-of-work 链的区块头副本,他可以通过查询网络节点直到确信自己拥有最长的链来获取它,并获取将交易链接到其被打上时间戳的区块的 Merkle 分支。他无法自己检查交易,但通过将其链接到链中的某个位置,他可以看到网络节点已经接受了它,而在其后添加的区块进一步确认了网络已经接受了它。

因此,只要诚实节点控制着网络,验证就是可靠的,但如果网络被攻击者制服则更加脆弱。虽然网络节点可以自己验证交易,但只要攻击者能够继续制服网络,简化方法就可能被攻击者伪造的交易所欺骗。一种防御策略是接受来自网络节点的警报,当它们检测到无效区块时,提示用户的软件下载完整区块和被警报的交易以确认不一致性。频繁接收支付的企业可能仍然希望运行自己的节点以获得更独立的安全性和更快的验证。

Simplified Payment Verification

Tam bir ağ düğümü çalıştırmadan ödemeleri doğrulamak mümkündür. Bir kullanıcının yalnızca en uzun proof-of-work zincirinin blok başlıklarının bir kopyasını tutması yeterlidir; ağ düğümlerini en uzun zincire sahip olduğuna ikna olana kadar sorgulayarak ve işlemi zaman damgası uygulandığı bloğa bağlayan Merkle dalını elde ederek bunu yapabilir. İşlemi kendisi kontrol edemez, ancak zincirdeki bir yere bağlayarak bir ağ düğümünün onu kabul ettiğini görebilir ve sonrasında eklenen bloklar ağın onu kabul ettiğini daha da doğrular.

Bu nedenle, doğrulama dürüst düğümler ağı kontrol ettiği sürece güvenilirdir, ancak ağ bir saldırgan tarafından ele geçirilirse daha savunmasızdır. Ağ düğümleri işlemleri kendileri doğrulayabilirken, basitleştirilmiş yöntem saldırganın ağı ele geçirmeye devam edebildiği sürece saldırganın uydurma işlemleriyle kandırılabilir. Buna karşı korunmak için bir strateji, ağ düğümlerinden geçersiz bir blok tespit ettiklerinde uyarılar almak ve kullanıcının yazılımını tutarsızlığı doğrulamak üzere tam bloğu ve uyarılan işlemleri indirmeye yönlendirmek olabilir. Sık ödeme alan işletmeler muhtemelen daha bağımsız güvenlik ve daha hızlı doğrulama için kendi düğümlerini çalıştırmak isteyeceklerdir.

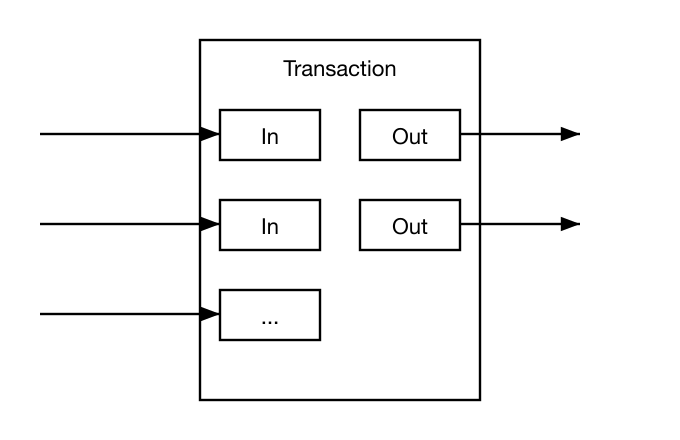

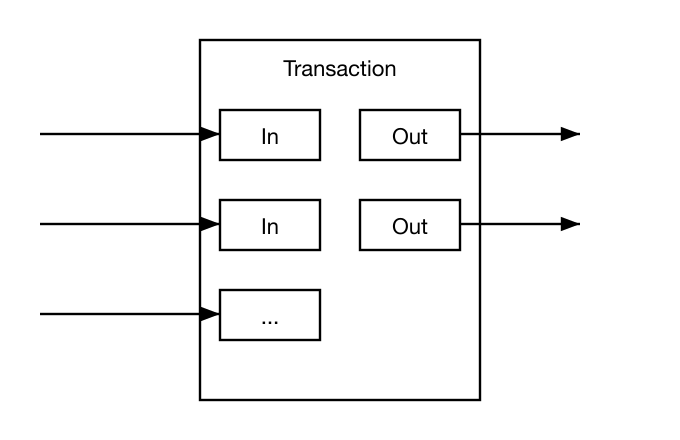

Combining and Splitting Value

虽然可以单独处理每枚货币,但为转账中的每一分钱都创建一笔单独的交易将是笨拙的。为了允许价值的拆分和合并,交易包含多个输入和输出。通常要么有一个来自较大前序交易的单一输入,要么有多个合并较小金额的输入,最多有两个输出:一个用于支付,另一个将找零(如果有的话)返回给发送者。

应该注意的是,扇出(即一笔交易依赖于多笔交易,而那些交易又依赖于更多的交易)在这里不是问题。从来不需要提取一笔交易的完整独立历史副本。

Combining and Splitting Value

Paraları tek tek işlemek mümkün olsa da, bir transferdeki her kuruş için ayrı bir işlem yapmak kullanışsız olurdu. Değerin bölünüp birleştirilebilmesi için işlemler birden fazla girdi ve çıktı içerir. Normal olarak, daha büyük bir önceki işlemden tek bir girdi veya daha küçük miktarları birleştiren birden fazla girdi ve en fazla iki çıktı olacaktır: biri ödeme için, diğeri varsa üstü göndericiye iade etmek için.

Bir işlemin birçok işleme bağlı olduğu ve bu işlemlerin çok daha fazlasına bağlı olduğu yayılma (fan-out) durumunun burada bir sorun olmadığı belirtilmelidir. Bir işlemin geçmişinin tam bir bağımsız kopyasını çıkarmaya asla gerek yoktur.

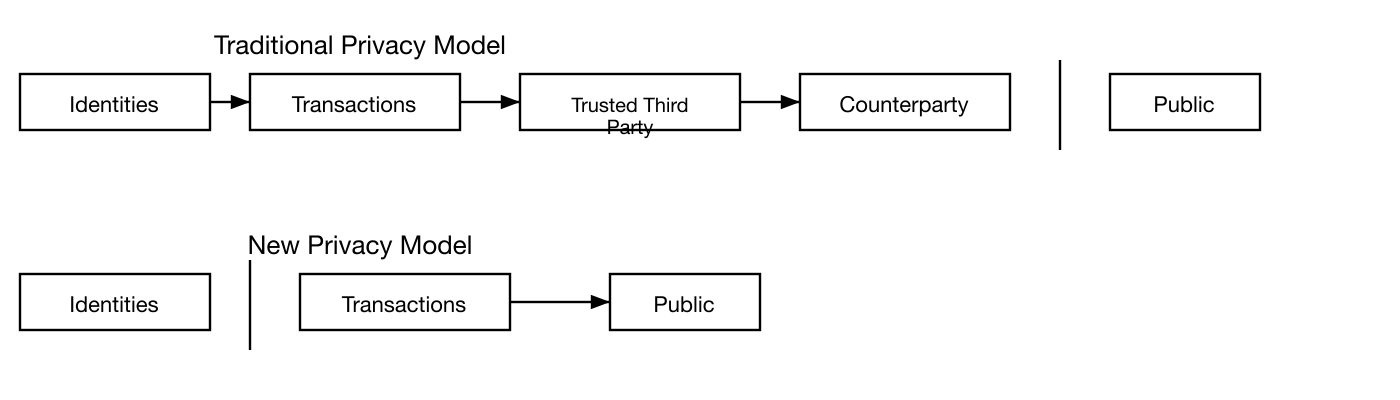

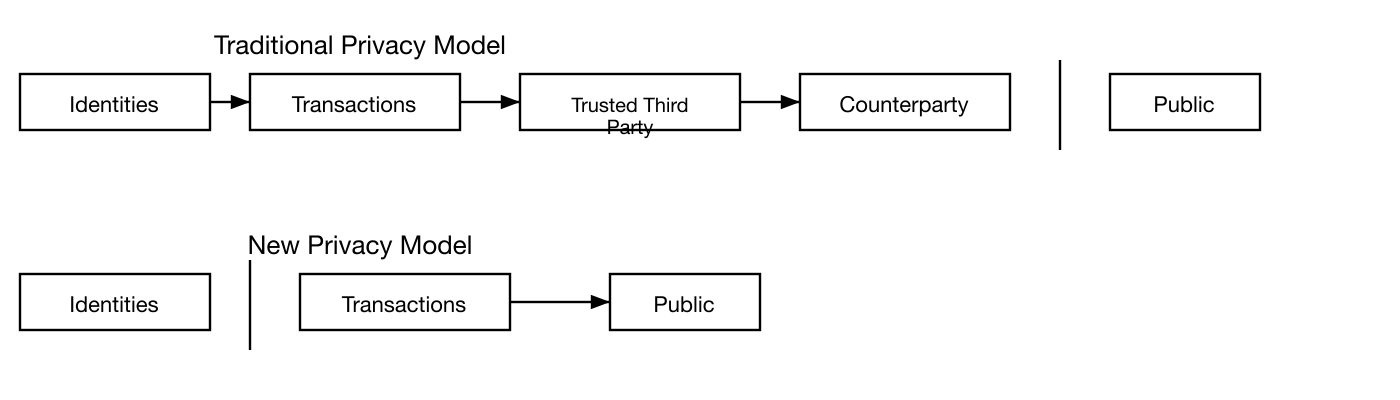

Privacy

传统的银行模型通过限制相关方和可信赖第三方对信息的访问来实现一定程度的隐私。公开宣布所有交易的必要性排除了这种方法,但隐私仍然可以通过在另一个地方打断信息流来维持:保持公钥匿名。公众可以看到某人正在向其他人发送一笔金额,但没有将交易与任何人关联的信息。这类似于证券交易所发布的信息级别,个别交易的时间和规模,即"行情",是公开的,但不会透露当事方是谁。

作为额外的防火墙,每笔交易应使用一对新的密钥,以防止它们被关联到一个共同的所有者。对于多输入交易,某些关联仍然是不可避免的,因为它们必然揭示其输入属于同一所有者。风险在于,如果密钥的所有者被揭露,关联可能会揭示属于同一所有者的其他交易。

Privacy

Geleneksel bankacılık modeli, bilgiye erişimi ilgili taraflar ve güvenilir üçüncü tarafla sınırlayarak belirli bir gizlilik düzeyi sağlar. Tüm işlemlerin kamuya duyurulması gerekliliği bu yöntemi engeller, ancak bilgi akışını başka bir noktada keserek gizlilik yine de korunabilir: açık anahtarları anonim tutarak. Halk, birisinin bir başkasına bir miktar gönderdiğini görebilir, ancak işlemi herhangi biriyle ilişkilendiren bilgi olmadan. Bu, borsaların yayınladığı bilgi düzeyine benzer; bireysel işlemlerin zamanı ve boyutu, yani "bant," kamuya açıklanır, ancak tarafların kim olduğu söylenmez.

Ek bir güvenlik duvarı olarak, her işlem için yeni bir anahtar çifti kullanılmalıdır; böylece ortak bir sahiple ilişkilendirilmeleri önlenir. Çoklu girdili işlemlerde hâlâ kaçınılmaz bazı bağlantılar vardır; bu işlemler girdilerinin aynı sahibe ait olduğunu zorunlu olarak ortaya koyar. Risk, bir anahtarın sahibi ortaya çıkarsa, bağlantının aynı sahibe ait diğer işlemleri ifşa edebilmesidir.

Calculations

我们考虑一个攻击者试图比诚实链更快地生成替代链的场景。即使这一目标达成,也不会使系统面临任意更改的风险,例如凭空创造价值或夺取从不属于攻击者的资金。节点不会接受无效交易作为支付,诚实节点永远不会接受包含无效交易的区块。攻击者只能尝试更改自己的一笔交易,以收回他最近花费的资金。

诚实链与攻击者链之间的竞赛可以被描述为一个二项随机游走。成功事件是诚实链被延长一个区块,使其领先优势增加 +1,失败事件是攻击者的链被延长一个区块,使差距缩小 -1。

攻击者从给定落后距离追上的概率类似于赌徒破产问题。假设一个拥有无限信用的赌徒从亏损开始,进行潜在的无限次尝试以达到盈亏平衡。我们可以计算他最终达到盈亏平衡的概率,即攻击者追上诚实链的概率,如下 [^8]:

p = probability an honest node finds the next block

q = probability the attacker finds the next block

q = probability the attacker will ever catch up from z blocks behind

``````

\[

qz =

\begin{cases}

1 & \text{if } p \leq q \\

\left(\frac{q}{p}\right) z & \text{if } p > q

\end{cases}

\]

假设 p q,概率随着攻击者需要追赶的区块数量的增加而呈指数下降。如果他没有在早期幸运地向前冲刺,随着他进一步落后,他的机会变得微乎其微。

我们现在考虑新交易的接收者需要等待多长时间才能充分确定发送者无法更改交易。我们假设发送者是一个攻击者,他想让接收者相信他已经付款了一段时间,然后在一段时间后将其改为支付给自己。接收者在那时会收到警报,但发送者希望那时已经太晚了。

接收者生成一对新密钥,并在签名前不久将公钥提供给发送者。这防止了发送者通过持续在其上工作来提前准备一条区块链,直到他足够幸运地取得足够的领先,然后在那个时刻执行交易。一旦交易发送,不诚实的发送者开始秘密地在一条包含其交易替代版本的并行链上工作。

接收者等待交易被添加到一个区块中,并且在其后链接了 z 个区块。他不知道攻击者已经取得的确切进展,但假设诚实区块按照每个区块的平均预期时间产出,攻击者的潜在进展将是一个期望值为以下值的泊松分布:

\[

\lambda = z\frac{q}{p}

\]

为了获得攻击者现在仍然能够追上的概率,我们将他可能取得的每个进展量的泊松密度乘以他从该点追上的概率:

\[

\sum_{k=0}^{\infty} \frac{\lambda^k e^{-\lambda}}{k!} \cdot \left\{

\begin{array}{cl}

\left(\frac{q}{p}\right)^{(z-k)} & \text{if } k \leq z \\

1 & \text{if } k > z

\end{array}

\right.

\]

重新整理以避免对分布的无穷尾部求和......

\[

1 - \sum_{k=0}^{z} \frac{\lambda^k e^{-\lambda}}{k!} \left(1-\left(\frac{q}{p}\right)^{(z-k)}\right)

\]

转换为 C 代码......

```c

#include math.h

double AttackerSuccessProbability(double q, int z)

{

double p = 1.0 - q;

double lambda = z * (q / p);

double sum = 1.0;

int i, k;

for (k = 0; k = z; k++)

{

double poisson = exp(-lambda);

for (i = 1; i = k; i++)

poisson *= lambda / i;

sum -= poisson * (1 - pow(q / p, z - k));

}

return sum;

}

运行一些结果,我们可以看到概率随 z 呈指数下降。

q=0.1

z=0 P=1.0000000

z=1 P=0.2045873

z=2 P=0.0509779

z=3 P=0.0131722

z=4 P=0.0034552

z=5 P=0.0009137

z=6 P=0.0002428

z=7 P=0.0000647

z=8 P=0.0000173

z=9 P=0.0000046

z=10 P=0.0000012

q=0.3

z=0 P=1.0000000

z=5 P=0.1773523

z=10 P=0.0416605

z=15 P=0.0101008

z=20 P=0.0024804

z=25 P=0.0006132

z=30 P=0.0001522

z=35 P=0.0000379

z=40 P=0.0000095

z=45 P=0.0000024

z=50 P=0.0000006

求解 P 小于 0.1%......

P 0.001

q=0.10 z=5

q=0.15 z=8

q=0.20 z=11

q=0.25 z=15

q=0.30 z=24

q=0.35 z=41

q=0.40 z=89

q=0.45 z=340

Calculations

Bir saldırganın dürüst zincirden daha hızlı alternatif bir zincir üretmeye çalıştığı senaryoyu düşünüyoruz. Bu başarılsa bile, sistemi havadan değer yaratma veya saldırgana hiç ait olmayan parayı alma gibi keyfi değişikliklere açmaz. Düğümler geçersiz bir işlemi ödeme olarak kabul etmeyecek ve dürüst düğümler bunları içeren bir bloğu asla kabul etmeyecektir. Bir saldırgan yalnızca yakın zamanda harcadığı parayı geri almak için kendi işlemlerinden birini değiştirmeye çalışabilir.

Dürüst zincir ile saldırgan zinciri arasındaki yarış bir Binom Rastgele Yürüyüş olarak karakterize edilebilir. Başarı olayı, dürüst zincirin bir blok uzatılarak liderliğini +1 artırmasıdır ve başarısızlık olayı, saldırganın zincirinin bir blok uzatılarak farkı -1 azaltmasıdır.

Bir saldırganın belirli bir açıktan yetişme olasılığı, Kumarcının İflası problemine benzer. Sınırsız krediye sahip bir kumarcının açıkta başladığını ve başa baş noktasına ulaşmak için potansiyel olarak sonsuz sayıda deneme yaptığını varsayalım. Başa baş noktasına ulaşma olasılığını veya bir saldırganın dürüst zincire yetişme olasılığını aşağıdaki gibi hesaplayabiliriz [^8]:

p = dürüst bir düğümün bir sonraki bloğu bulma olasılığı

q = saldırganın bir sonraki bloğu bulma olasılığı

q = saldırganın z blok geriden yetişme olasılığı

``````

\[

qz =

\begin{cases}

1 & \text{if } p \leq q \\

\left(\frac{q}{p}\right) z & \text{if } p > q

\end{cases}

\]

p q olduğu varsayımımız göz önüne alındığında, saldırganın yetişmesi gereken blok sayısı arttıkça olasılık üstel olarak düşer. Oran aleyhine olduğunda, erken dönemde şanslı bir hamle yapmadıysa, geride kaldıkça şansı giderek küçülür.

Şimdi yeni bir işlemin alıcısının, göndericinin işlemi değiştiremeyeceğinden yeterince emin olmadan önce ne kadar beklemesi gerektiğini düşünüyoruz. Göndericinin, alıcıya bir süre ödeme yaptığına inandırmak isteyen bir saldırgan olduğunu ve ardından bir süre geçtikten sonra ödemeyi kendisine geri çevirmek istediğini varsayıyoruz. Alıcı bu olduğunda uyarılacaktır, ancak gönderici bunun çok geç olacağını umar.

Alıcı yeni bir anahtar çifti üretir ve imzalamadan kısa süre önce açık anahtarı göndericiye verir. Bu, göndericinin şanslı olup yeterince ilerleyene kadar sürekli çalışarak önceden bir blok zinciri hazırlamasını ve ardından o anda işlemi gerçekleştirmesini önler. İşlem gönderildikten sonra, dürüst olmayan gönderici işleminin alternatif bir sürümünü içeren paralel bir zincir üzerinde gizlice çalışmaya başlar.

Alıcı, işlem bir bloğa eklenene ve z blok ondan sonra bağlanana kadar bekler. Saldırganın ne kadar ilerleme kaydettiğini tam olarak bilmez, ancak dürüst blokların blok başına beklenen ortalama süreyi aldığını varsayarsak, saldırganın potansiyel ilerlemesi beklenen değeri olan bir Poisson dağılımı olacaktır:

\[

\lambda = z\frac{q}{p}

\]

Saldırganın hâlâ yetişebilme olasılığını elde etmek için, yapmış olabileceği her ilerleme miktarı için Poisson yoğunluğunu o noktadan yetişebilme olasılığıyla çarpıyoruz:

\[

\sum_{k=0}^{\infty} \frac{\lambda^k e^{-\lambda}}{k!} \cdot \left\{

\begin{array}{cl}

\left(\frac{q}{p}\right)^{(z-k)} & \text{if } k \leq z \\

1 & \text{if } k > z

\end{array}

\right.

\]

Dağılımın sonsuz kuyruğunu toplamaktan kaçınmak için yeniden düzenliyoruz...

\[

1 - \sum_{k=0}^{z} \frac{\lambda^k e^{-\lambda}}{k!} \left(1-\left(\frac{q}{p}\right)^{(z-k)}\right)

\]

C koduna dönüştürüyoruz...

```c

#include math.h

double AttackerSuccessProbability(double q, int z)

{

double p = 1.0 - q;

double lambda = z * (q / p);

double sum = 1.0;

int i, k;

for (k = 0; k = z; k++)

{

double poisson = exp(-lambda);

for (i = 1; i = k; i++)

poisson *= lambda / i;

sum -= poisson * (1 - pow(q / p, z - k));

}

return sum;

}

Bazı sonuçları çalıştırdığımızda, olasılığın z ile üstel olarak düştüğünü görebiliriz.

q=0.1

z=0 P=1.0000000

z=1 P=0.2045873

z=2 P=0.0509779

z=3 P=0.0131722

z=4 P=0.0034552

z=5 P=0.0009137

z=6 P=0.0002428

z=7 P=0.0000647

z=8 P=0.0000173

z=9 P=0.0000046

z=10 P=0.0000012

q=0.3

z=0 P=1.0000000

z=5 P=0.1773523

z=10 P=0.0416605

z=15 P=0.0101008

z=20 P=0.0024804

z=25 P=0.0006132

z=30 P=0.0001522

z=35 P=0.0000379

z=40 P=0.0000095

z=45 P=0.0000024

z=50 P=0.0000006

P'nin %0,1'den küçük olması için çözüyoruz...

P 0.001

q=0.10 z=5

q=0.15 z=8

q=0.20 z=11

q=0.25 z=15

q=0.30 z=24

q=0.35 z=41

q=0.40 z=89

q=0.45 z=340

Conclusion

我们提出了一种不依赖信任的电子交易系统。我们从由数字签名构成的货币的通常框架开始,这提供了对所有权的强有力控制,但如果没有防止双重支付的方法则是不完整的。为了解决这个问题,我们提出了一种使用 proof-of-work 的点对点网络来记录交易的公共历史,如果诚实节点控制了大多数 CPU 算力,对攻击者来说更改记录在计算上很快就变得不可行。该网络在其非结构化的简单性中是健壮的。节点同时工作,几乎不需要协调。它们不需要被识别,因为消息不会被路由到任何特定的地方,只需要以尽最大努力的方式传递。节点可以随时离开和重新加入网络,接受 proof-of-work 链作为其离开期间所发生事件的证明。它们用自己的 CPU 算力投票,通过在有效区块上扩展来表示接受,通过拒绝在无效区块上工作来表示拒绝。任何需要的规则和激励都可以通过这种共识机制来执行。

Conclusion

Güvene dayanmadan elektronik işlemler için bir sistem önerdik. Dijital imzalardan yapılmış paraların olağan çerçevesiyle başladık; bu, sahiplik üzerinde güçlü kontrol sağlar ancak çifte harcamayı önlemenin bir yolu olmadan eksik kalır. Bunu çözmek için, dürüst düğümler CPU gücünün çoğunluğunu kontrol ettiğinde bir saldırganın değiştirmesinin hesaplama açısından hızla pratik olmaktan çıkan işlemlerin kamuya açık geçmişini kaydetmek için proof-of-work kullanan eşler arası bir ağ önerdik. Ağ, yapılandırılmamış basitliğinde sağlamdır. Düğümler çok az koordinasyonla hep birlikte çalışır. Mesajlar herhangi belirli bir yere yönlendirilmediğinden ve yalnızca en iyi çaba temelinde iletilmesi gerektiğinden, tanımlanmaları gerekmez. Düğümler, yokluklarında olanların kanıtı olarak proof-of-work zincirini kabul ederek ağdan istedikleri zaman ayrılıp yeniden katılabilirler. Geçerli blokları uzatarak çalışarak kabullerini ifade eder ve geçersiz blokları üzerlerinde çalışmayı reddederek reddederler. Gerekli tüm kurallar ve teşvikler bu konsensüs mekanizması ile uygulanabilir.

References

-

H. Massias, X.S. Avila, and J.-J. Quisquater, "Design of a secure timestamping service with minimal trust requirements," In 20th Symposium on Information Theory in the Benelux, May 1999.

-

S. Haber, W.S. Stornetta, "How to time-stamp a digital document," In Journal of Cryptology, vol 3, no 2, pages 99-111, 1991.

-

D. Bayer, S. Haber, W.S. Stornetta, "Improving the efficiency and reliability of digital time-stamping," In Sequences II: Methods in Communication, Security and Computer Science, pages 329-334, 1993.

-

S. Haber, W.S. Stornetta, "Secure names for bit-strings," In Proceedings of the 4th ACM Conference on Computer and Communications Security, pages 28-35, April 1997.

-

A. Back, "Hashcash - a denial of service counter-measure," http://www.hashcash.org/papers/hashcash.pdf, 2002.

-

R.C. Merkle, "Protocols for public key cryptosystems," In Proc. 1980 Symposium on Security and Privacy, IEEE Computer Society, pages 122-133, April 1980.

-

W. Feller, "An introduction to probability theory and its applications," 1957.

References

-

H. Massias, X.S. Avila, and J.-J. Quisquater, "Design of a secure timestamping service with minimal trust requirements," In 20th Symposium on Information Theory in the Benelux, May 1999.

-

S. Haber, W.S. Stornetta, "How to time-stamp a digital document," In Journal of Cryptology, vol 3, no 2, pages 99-111, 1991.

-

D. Bayer, S. Haber, W.S. Stornetta, "Improving the efficiency and reliability of digital time-stamping," In Sequences II: Methods in Communication, Security and Computer Science, pages 329-334, 1993.

-

S. Haber, W.S. Stornetta, "Secure names for bit-strings," In Proceedings of the 4th ACM Conference on Computer and Communications Security, pages 28-35, April 1997.

-

A. Back, "Hashcash - a denial of service counter-measure," http://www.hashcash.org/papers/hashcash.pdf, 2002.

-

R.C. Merkle, "Protocols for public key cryptosystems," In Proc. 1980 Symposium on Security and Privacy, IEEE Computer Society, pages 122-133, April 1980.

-

W. Feller, "An introduction to probability theory and its applications," 1957.