Bitcoin: Hệ thống tiền mặt điện tử ngang hàng

Abstract

Tamamen eşler arası (peer-to-peer) bir elektronik nakit sistemi, çevrimiçi ödemelerin bir finansal kurum aracılığına gerek kalmadan doğrudan bir taraftan diğerine gönderilmesine olanak tanıyacaktır. Dijital imzalar çözümün bir kısmını sağlar, ancak çifte harcamayı (double-spending) önlemek için güvenilir bir üçüncü tarafa hâlâ ihtiyaç duyuluyorsa temel faydalar kaybolur. Çifte harcama sorununa eşler arası bir ağ kullanarak bir çözüm öneriyoruz. Ağ, işlemleri hash tabanlı proof-of-work'ün devam eden bir zincirine hash'leyerek zaman damgası ekler ve proof-of-work yeniden yapılmadan değiştirilemeyen bir kayıt oluşturur. En uzun zincir yalnızca tanıklık edilen olayların sırasının kanıtı olarak değil, aynı zamanda en büyük CPU gücü havuzundan geldiğinin kanıtı olarak da hizmet eder. CPU gücünün çoğunluğu, ağa saldırmak için işbirliği yapmayan düğümler tarafından kontrol edildiği sürece, en uzun zinciri üretecek ve saldırganları geride bırakacaklardır. Ağın kendisi minimum düzeyde yapı gerektirir. Mesajlar en iyi çaba esasına göre yayınlanır ve düğümler ağdan istedikleri zaman ayrılıp yeniden katılabilir; yokluklarında olanların kanıtı olarak en uzun proof-of-work zincirini kabul ederler.

Abstract

Một phiên bản hoàn toàn ngang hàng (peer-to-peer) của tiền mặt điện tử sẽ cho phép các khoản thanh toán trực tuyến được gửi trực tiếp từ bên này sang bên kia mà không cần thông qua một tổ chức tài chính. Chữ ký số cung cấp một phần của giải pháp, nhưng những lợi ích chính sẽ bị mất nếu vẫn cần một bên thứ ba đáng tin cậy để ngăn chặn chi tiêu kép (double-spending). Chúng tôi đề xuất một giải pháp cho vấn đề chi tiêu kép bằng cách sử dụng mạng ngang hàng. Mạng đánh dấu thời gian các giao dịch bằng cách hash chúng vào một chuỗi liên tục của proof-of-work dựa trên hash, tạo thành một bản ghi không thể thay đổi mà không thực hiện lại proof-of-work. Chuỗi dài nhất không chỉ đóng vai trò là bằng chứng về trình tự các sự kiện được chứng kiến, mà còn là bằng chứng rằng nó đến từ nhóm sức mạnh CPU lớn nhất. Miễn là phần lớn sức mạnh CPU được kiểm soát bởi các nút không hợp tác để tấn công mạng, chúng sẽ tạo ra chuỗi dài nhất và vượt qua những kẻ tấn công. Bản thân mạng yêu cầu cấu trúc tối thiểu. Các thông điệp được phát sóng trên cơ sở nỗ lực tốt nhất, và các nút có thể rời khỏi và tái gia nhập mạng theo ý muốn, chấp nhận chuỗi proof-of-work dài nhất làm bằng chứng về những gì đã xảy ra khi chúng vắng mặt.

Introduction

İnternet üzerindeki ticaret, elektronik ödemeleri işlemek için güvenilir üçüncü taraflar olarak hizmet veren finansal kurumlara neredeyse tamamen bağımlı hale gelmiştir. Sistem çoğu işlem için yeterince iyi çalışsa da, güvene dayalı modelin doğasında var olan zayıflıklardan hâlâ muzdariptir. Finansal kurumlar uyuşmazlıklarda arabuluculuk yapmaktan kaçınamadığından, tamamen geri dönüşü olmayan işlemler gerçekten mümkün değildir. Arabuluculuk maliyeti, işlem maliyetlerini artırır, minimum pratik işlem boyutunu sınırlar ve küçük gündelik işlemler olasılığını ortadan kaldırır; geri dönüşü olmayan hizmetler için geri dönüşü olmayan ödemeler yapma yeteneğinin kaybedilmesinde daha geniş bir maliyet de vardır. Geri dönüş olasılığı ile güven ihtiyacı yayılır. Tüccarlar müşterilerine karşı temkinli olmak zorundadır ve normalde ihtiyaç duyacaklarından daha fazla bilgi talep ederek onları rahatsız eder. Belirli bir yüzde dolandırıcılık kaçınılmaz olarak kabul edilir. Bu maliyetler ve ödeme belirsizlikleri, fiziksel para birimi kullanılarak yüz yüze ortadan kaldırılabilir, ancak güvenilir bir taraf olmadan bir iletişim kanalı üzerinden ödeme yapmak için hiçbir mekanizma mevcut değildir.

İhtiyaç duyulan şey, güven yerine kriptografik kanıta dayalı, istekli iki tarafın güvenilir bir üçüncü tarafa ihtiyaç duymadan doğrudan birbirleriyle işlem yapmasına olanak tanıyan bir elektronik ödeme sistemidir. Hesaplama açısından geri döndürülmesi pratik olmayan işlemler satıcıları dolandırıcılığa karşı koruyacak ve rutin emanet (escrow) mekanizmaları alıcıları korumak için kolayca uygulanabilecektir. Bu makalede, işlemlerin kronolojik sırasının hesaplamalı kanıtını oluşturmak için eşler arası dağıtık bir zaman damgası sunucusu kullanan çifte harcama sorununa bir çözüm öneriyoruz. Sistem, dürüst düğümler toplu olarak herhangi bir işbirliği yapan saldırgan düğüm grubundan daha fazla CPU gücünü kontrol ettiği sürece güvenlidir.

Introduction

Thương mại trên Internet đã phụ thuộc gần như hoàn toàn vào các tổ chức tài chính đóng vai trò là bên thứ ba đáng tin cậy để xử lý các khoản thanh toán điện tử. Mặc dù hệ thống hoạt động đủ tốt cho hầu hết các giao dịch, nó vẫn chịu những điểm yếu cố hữu của mô hình dựa trên sự tin tưởng. Các giao dịch hoàn toàn không thể đảo ngược thực sự không khả thi, vì các tổ chức tài chính không thể tránh khỏi việc hòa giải tranh chấp. Chi phí hòa giải làm tăng chi phí giao dịch, giới hạn quy mô giao dịch tối thiểu thực tế và loại bỏ khả năng thực hiện các giao dịch nhỏ lẻ thông thường, và có một chi phí rộng hơn trong việc mất khả năng thực hiện các khoản thanh toán không thể đảo ngược cho các dịch vụ không thể đảo ngược. Với khả năng đảo ngược, nhu cầu về sự tin tưởng lan rộng. Người bán phải cảnh giác với khách hàng của mình, yêu cầu họ cung cấp nhiều thông tin hơn mức cần thiết. Một tỷ lệ gian lận nhất định được chấp nhận là không thể tránh khỏi. Những chi phí và sự không chắc chắn về thanh toán này có thể được tránh khi giao dịch trực tiếp bằng tiền mặt vật lý, nhưng không tồn tại cơ chế nào để thực hiện thanh toán qua kênh liên lạc mà không có bên đáng tin cậy.

Điều cần thiết là một hệ thống thanh toán điện tử dựa trên bằng chứng mật mã thay vì sự tin tưởng, cho phép hai bên sẵn lòng giao dịch trực tiếp với nhau mà không cần bên thứ ba đáng tin cậy. Các giao dịch mà về mặt tính toán không thực tế để đảo ngược sẽ bảo vệ người bán khỏi gian lận, và các cơ chế ký quỹ (escrow) thông thường có thể dễ dàng được triển khai để bảo vệ người mua. Trong bài viết này, chúng tôi đề xuất một giải pháp cho vấn đề chi tiêu kép bằng cách sử dụng máy chủ đánh dấu thời gian phân tán ngang hàng để tạo bằng chứng tính toán về thứ tự thời gian của các giao dịch. Hệ thống an toàn miễn là các nút trung thực cùng kiểm soát nhiều sức mạnh CPU hơn bất kỳ nhóm nút tấn công hợp tác nào.

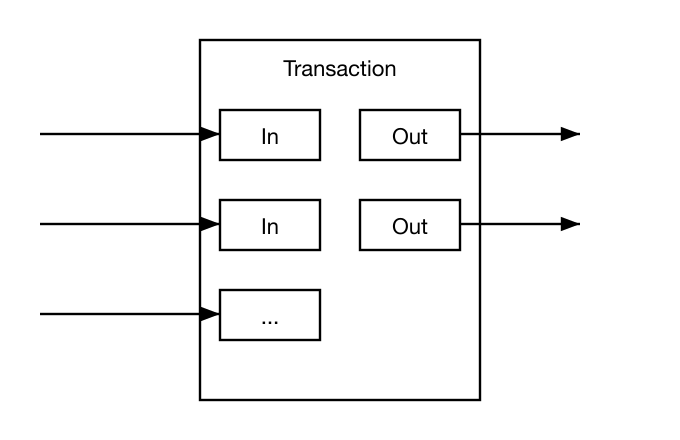

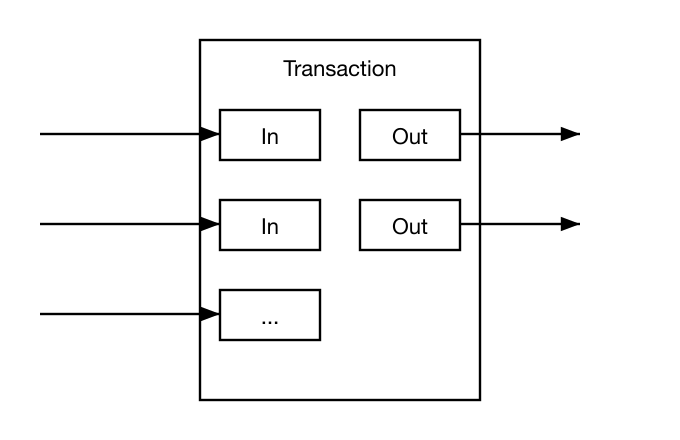

Transactions

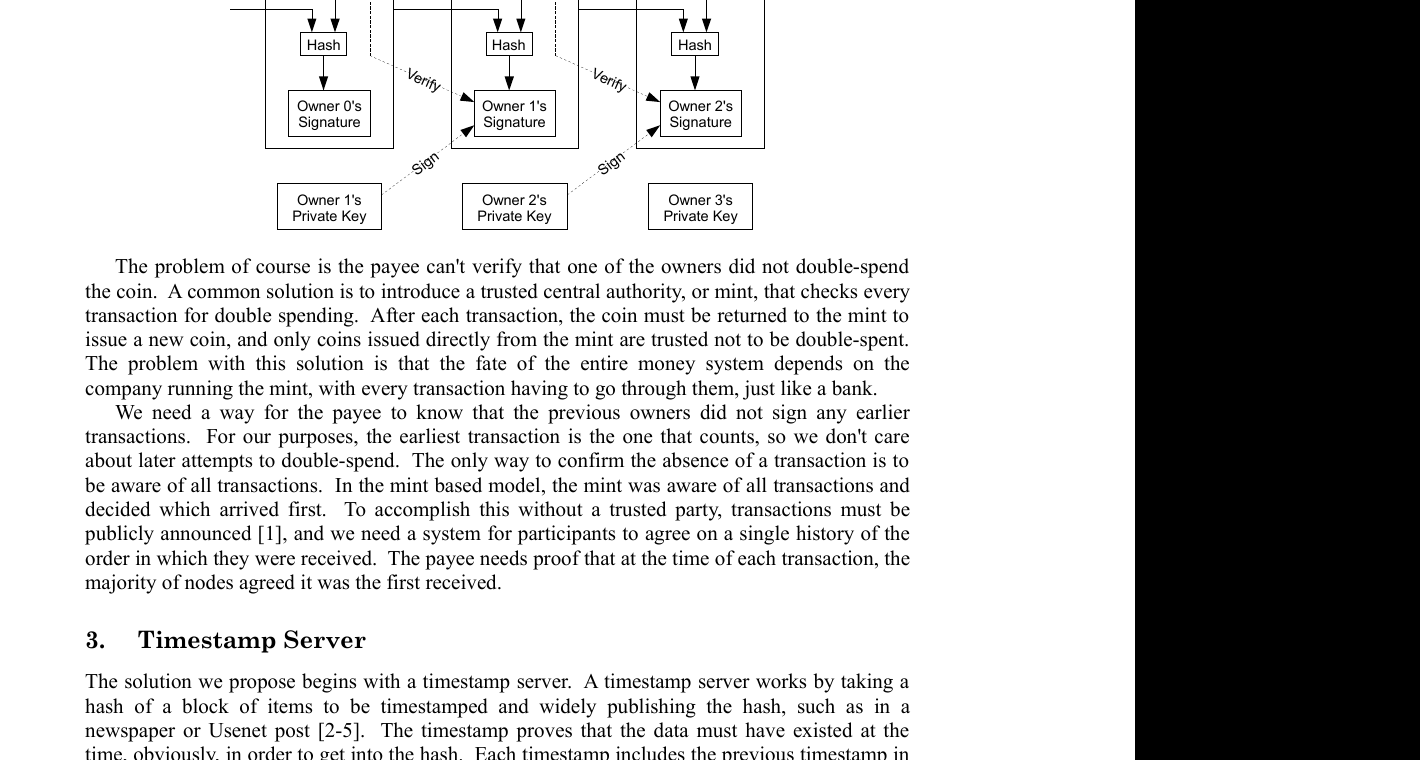

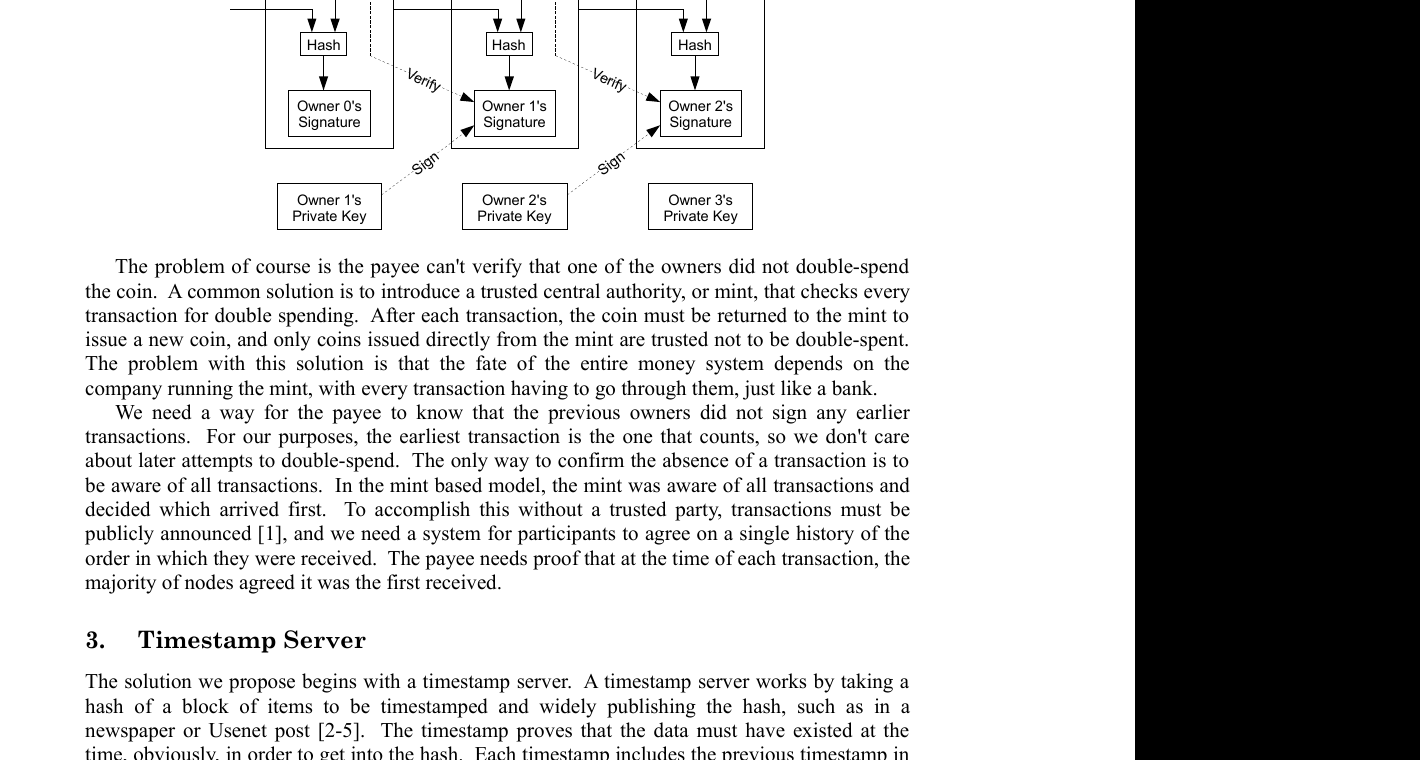

Elektronik bir parayı dijital imzalar zinciri olarak tanımlıyoruz. Her sahip, bir önceki işlemin hash'ini ve bir sonraki sahibin açık anahtarını (public key) dijital olarak imzalayarak ve bunları paranın sonuna ekleyerek parayı bir sonraki sahibine aktarır. Alacaklı, sahiplik zincirini doğrulamak için imzaları doğrulayabilir.

Sorun elbette alacaklının, sahiplerden birinin parayı çifte harcamadığını doğrulayamamasıdır. Yaygın bir çözüm, her işlemi çifte harcama açısından kontrol eden güvenilir bir merkezi otorite veya darphane tanıtmaktır. Her işlemden sonra, para yeni bir para basmak için darphaneye iade edilmelidir ve yalnızca doğrudan darphaneden basılan paralara çifte harcanmamış olarak güvenilir. Bu çözümün sorunu, tüm para sisteminin kaderinin darphaneyi işleten şirkete bağlı olması ve her işlemin tıpkı bir banka gibi onlardan geçmek zorunda olmasıdır.

Alacaklının, önceki sahiplerin daha erken işlemleri imzalamadığını bilmesi için bir yola ihtiyacımız var. Bizim amacımız için en erken işlem geçerli sayılandır, bu yüzden sonraki çifte harcama girişimlerini umursamıyoruz. Bir işlemin yokluğunu doğrulamanın tek yolu tüm işlemlerden haberdar olmaktır. Darphane tabanlı modelde, darphane tüm işlemlerden haberdardı ve hangisinin önce geldiğine karar veriyordu. Bunu güvenilir bir taraf olmadan başarmak için işlemler kamuya duyurulmalıdır [^1] ve katılımcıların alındıkları sıranın tek bir geçmişi üzerinde anlaşmaları için bir sisteme ihtiyacımız var. Alacaklı, her işlem anında düğümlerin çoğunluğunun ilk alınan olarak kabul ettiğine dair kanıta ihtiyaç duyar.

Transactions

Chúng tôi định nghĩa một đồng tiền điện tử là một chuỗi chữ ký số. Mỗi chủ sở hữu chuyển đồng tiền cho người tiếp theo bằng cách ký số vào hash của giao dịch trước đó và khóa công khai (public key) của chủ sở hữu tiếp theo, rồi thêm chúng vào cuối đồng tiền. Người nhận thanh toán có thể xác minh các chữ ký để kiểm tra chuỗi sở hữu.

Vấn đề tất nhiên là người nhận không thể xác minh rằng một trong các chủ sở hữu đã không chi tiêu kép đồng tiền. Một giải pháp phổ biến là giới thiệu một cơ quan trung ương đáng tin cậy, hay nhà đúc tiền, kiểm tra mọi giao dịch về chi tiêu kép. Sau mỗi giao dịch, đồng tiền phải được trả về nhà đúc tiền để phát hành đồng tiền mới, và chỉ những đồng tiền được phát hành trực tiếp từ nhà đúc tiền mới được tin là không bị chi tiêu kép. Vấn đề của giải pháp này là số phận của toàn bộ hệ thống tiền tệ phụ thuộc vào công ty điều hành nhà đúc tiền, với mọi giao dịch phải đi qua họ, giống như một ngân hàng.

Chúng ta cần một cách để người nhận biết rằng các chủ sở hữu trước đó không ký bất kỳ giao dịch nào sớm hơn. Đối với mục đích của chúng ta, giao dịch sớm nhất là giao dịch được tính, vì vậy chúng ta không quan tâm đến các lần chi tiêu kép sau đó. Cách duy nhất để xác nhận sự vắng mặt của một giao dịch là nhận biết tất cả các giao dịch. Trong mô hình dựa trên nhà đúc tiền, nhà đúc tiền nhận biết tất cả các giao dịch và quyết định giao dịch nào đến trước. Để thực hiện điều này mà không cần bên thứ ba đáng tin cậy, các giao dịch phải được công bố công khai [^1], và chúng ta cần một hệ thống để các thành viên đồng ý về một lịch sử duy nhất về thứ tự mà chúng được nhận. Người nhận cần bằng chứng rằng tại thời điểm của mỗi giao dịch, đa số các node đồng ý rằng nó là giao dịch được nhận đầu tiên.

Timestamp Server

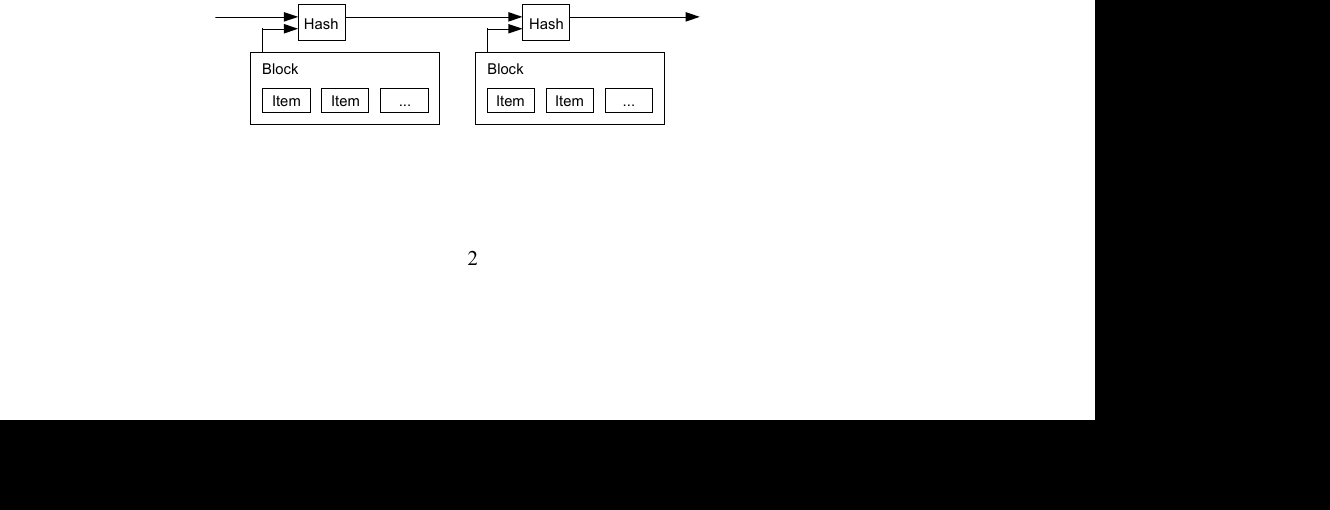

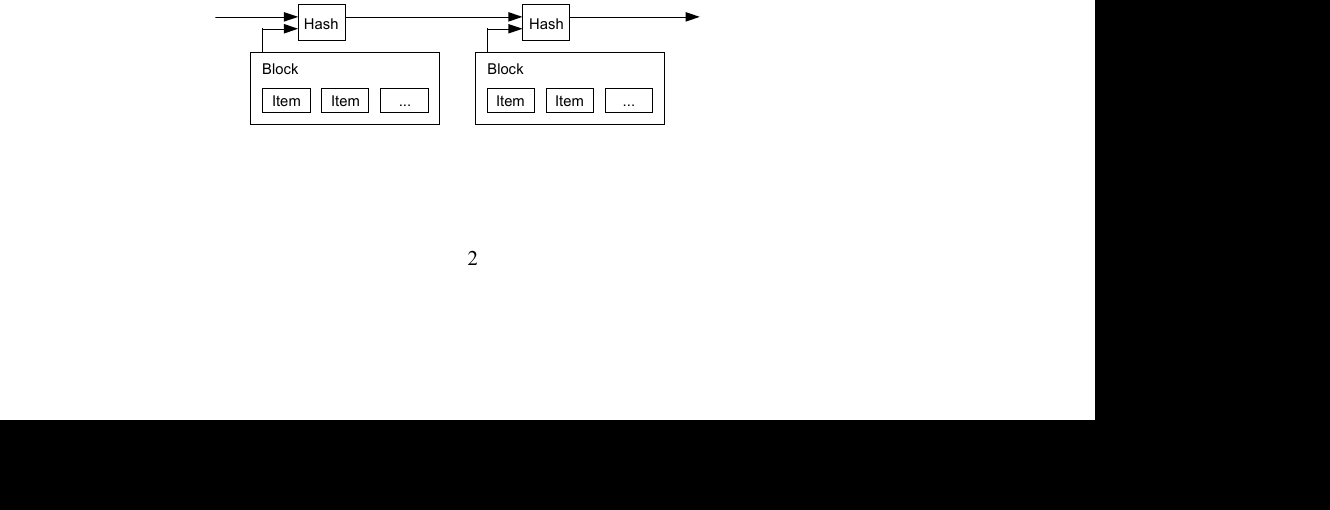

Önerdiğimiz çözüm bir zaman damgası sunucusu ile başlar. Zaman damgası sunucusu, zaman damgası uygulanacak bir öğeler bloğunun hash'ini alarak ve bu hash'i bir gazete veya Usenet gönderisi gibi geniş çapta yayınlayarak çalışır [^2] [^3] [^4] [^5]. Zaman damgası, hash'e dahil olabilmesi için verinin o anda var olmuş olması gerektiğini kanıtlar. Her zaman damgası, hash'inde bir önceki zaman damgasını içerir ve bir zincir oluşturur; her ek zaman damgası kendisinden önceki damgaları güçlendirir.

Timestamp Server

Giải pháp chúng tôi đề xuất bắt đầu với một máy chủ đánh dấu thời gian. Máy chủ đánh dấu thời gian hoạt động bằng cách lấy hash của một khối các mục cần đánh dấu thời gian và công bố rộng rãi hash đó, chẳng hạn trên báo chí hoặc bài đăng Usenet [^2] [^3] [^4] [^5]. Dấu thời gian chứng minh rằng dữ liệu phải đã tồn tại vào thời điểm đó, hiển nhiên, để có thể được đưa vào hash. Mỗi dấu thời gian bao gồm dấu thời gian trước đó trong hash của nó, tạo thành một chuỗi, với mỗi dấu thời gian bổ sung củng cố các dấu trước đó.

Proof-of-Work

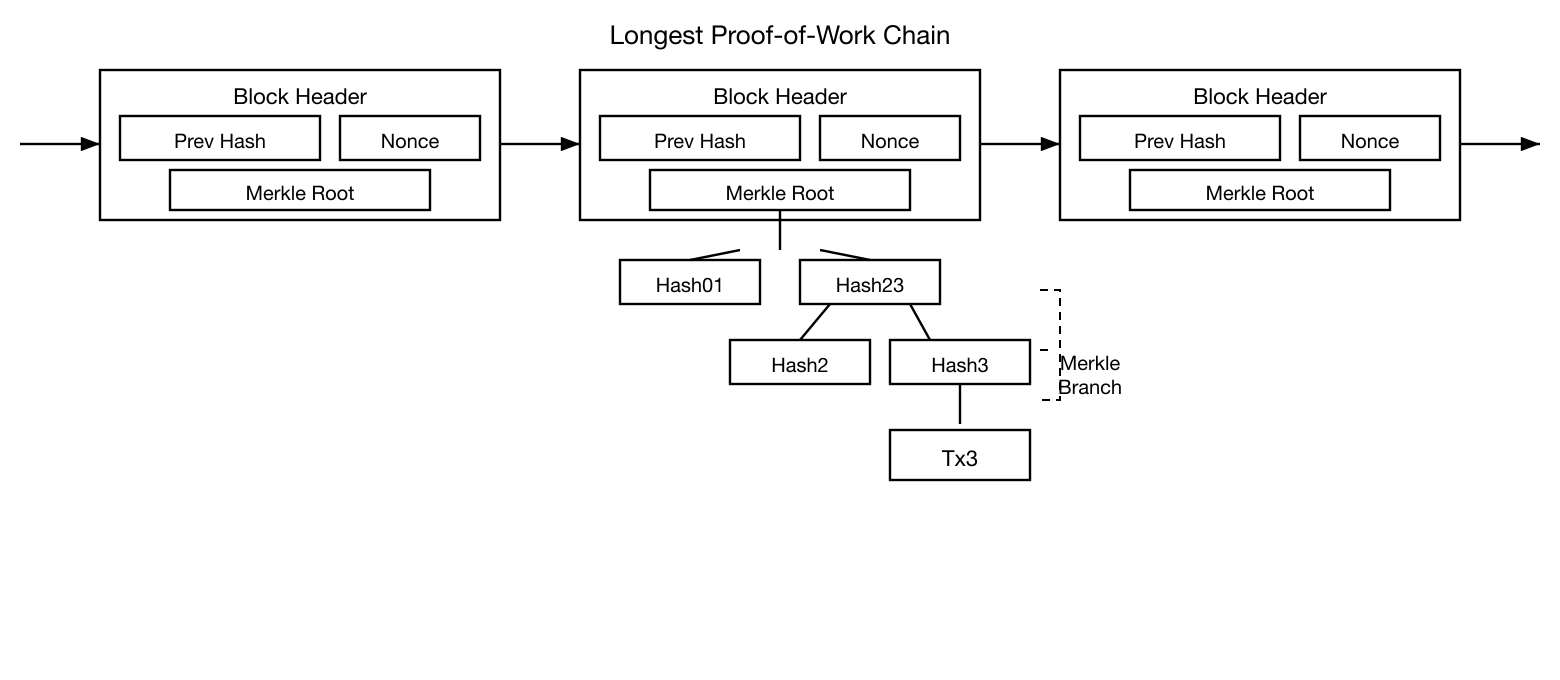

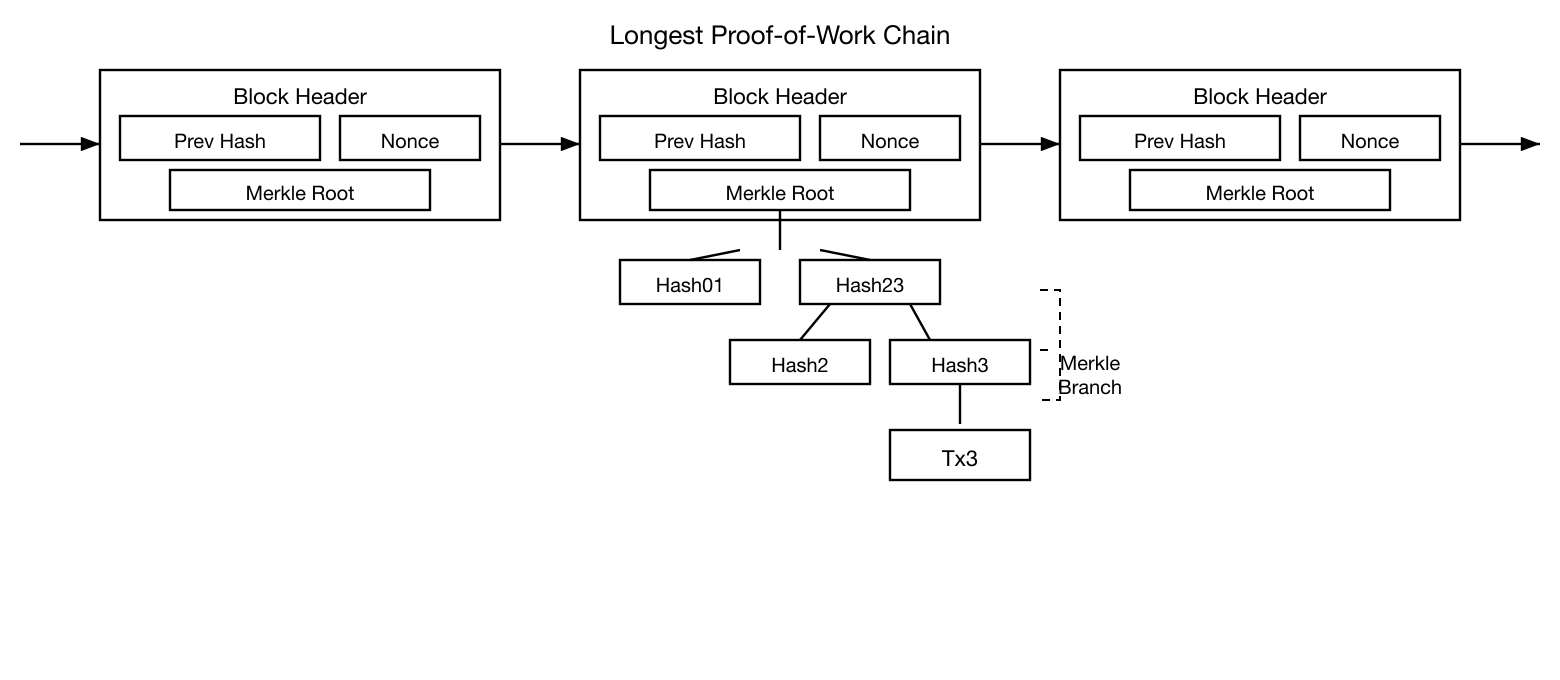

Eşler arası bir temelde dağıtık bir zaman damgası sunucusu uygulamak için, gazete veya Usenet gönderileri yerine Adam Back'in Hashcash'ine [^6] benzer bir proof-of-work sistemi kullanmamız gerekecektir. Proof-of-work, hash'lendiğinde (örneğin SHA-256 ile) hash'in belirli sayıda sıfır bit ile başladığı bir değer taramayı içerir. Gereken ortalama iş, gereken sıfır bit sayısında üstel olarak artar ve tek bir hash çalıştırılarak doğrulanabilir.

Zaman damgası ağımız için, bloktaki bir nonce'u artırarak proof-of-work'ü uyguluyoruz; ta ki bloğun hash'ine gereken sıfır bitleri veren bir değer bulunana kadar. CPU çabası proof-of-work'ü karşılamak için harcanıldıktan sonra, blok işi yeniden yapmadan değiştirilemez. Sonraki bloklar onun ardına zincirlendiğinde, bloğu değiştirmek için gereken iş, ondan sonraki tüm blokları yeniden yapmayı da içerecektir.

Proof-of-work aynı zamanda çoğunluk karar alma sürecinde temsil belirleme sorununu da çözer. Çoğunluk bir-IP-adresi-bir-oy temelinde olsaydı, çok sayıda IP tahsis edebilen herkes tarafından alt edilebilirdi. Proof-of-work esasen bir-CPU-bir-oy'dur. Çoğunluk kararı, en büyük proof-of-work çabasının yatırıldığı en uzun zincir tarafından temsil edilir. CPU gücünün çoğunluğu dürüst düğümler tarafından kontrol ediliyorsa, dürüst zincir en hızlı şekilde büyüyecek ve rakip zincirleri geride bırakacaktır. Geçmişteki bir bloğu değiştirmek için, bir saldırganın o bloğun ve sonrasındaki tüm blokların proof-of-work'ünü yeniden yapması ve ardından dürüst düğümlerin çalışmasını yakalayıp geçmesi gerekecektir. Daha yavaş bir saldırganın yetişme olasılığının sonraki bloklar eklendikçe üstel olarak azaldığını daha sonra göstereceğiz.

Artan donanım hızını ve zaman içinde düğüm çalıştırmaya olan değişen ilgiyi telafi etmek için, proof-of-work zorluğu saat başına ortalama blok sayısını hedefleyen hareketli bir ortalama ile belirlenir. Çok hızlı üretiliyorlarsa, zorluk artar.

Proof-of-Work

Để triển khai một máy chủ đánh dấu thời gian phân tán trên cơ sở ngang hàng, chúng ta sẽ cần sử dụng một hệ thống proof-of-work tương tự như Hashcash của Adam Back [^6], thay vì báo chí hoặc bài đăng Usenet. Proof-of-work bao gồm việc quét tìm một giá trị mà khi được hash, chẳng hạn với SHA-256, hash bắt đầu bằng một số bit không. Công việc trung bình cần thiết tăng theo hàm mũ với số bit không yêu cầu và có thể được xác minh bằng cách thực thi một hash duy nhất.

Đối với mạng đánh dấu thời gian của chúng tôi, chúng tôi triển khai proof-of-work bằng cách tăng dần một nonce trong khối cho đến khi tìm được giá trị cho hash của khối số bit không yêu cầu. Một khi nỗ lực CPU đã được bỏ ra để đáp ứng proof-of-work, khối không thể bị thay đổi mà không làm lại công việc. Khi các khối sau được nối tiếp sau nó, công việc để thay đổi khối sẽ bao gồm việc làm lại tất cả các khối sau nó.

Proof-of-work cũng giải quyết vấn đề xác định đại diện trong việc ra quyết định theo đa số. Nếu đa số dựa trên cơ sở một-địa-chỉ-IP-một-phiếu, nó có thể bị phá hoại bởi bất kỳ ai có khả năng phân bổ nhiều IP. Proof-of-work về cơ bản là một-CPU-một-phiếu. Quyết định đa số được đại diện bởi chuỗi dài nhất, là chuỗi có nỗ lực proof-of-work lớn nhất được đầu tư vào. Nếu đa số sức mạnh CPU được kiểm soát bởi các nút trung thực, chuỗi trung thực sẽ phát triển nhanh nhất và vượt qua bất kỳ chuỗi cạnh tranh nào. Để sửa đổi một khối trong quá khứ, kẻ tấn công sẽ phải làm lại proof-of-work của khối đó và tất cả các khối sau nó, rồi bắt kịp và vượt qua công việc của các nút trung thực. Chúng tôi sẽ chỉ ra sau rằng xác suất của một kẻ tấn công chậm hơn bắt kịp giảm theo hàm mũ khi các khối tiếp theo được thêm vào.

Để bù đắp cho tốc độ phần cứng ngày càng tăng và sự quan tâm thay đổi trong việc vận hành các nút theo thời gian, độ khó proof-of-work được xác định bởi một trung bình động nhắm mục tiêu số khối trung bình mỗi giờ. Nếu chúng được tạo ra quá nhanh, độ khó sẽ tăng lên.

Network

Ağı çalıştırma adımları şunlardır:

- Yeni işlemler tüm düğümlere yayınlanır.

- Her düğüm yeni işlemleri bir blokta toplar.

- Her düğüm, bloğu için zor bir proof-of-work bulmak üzere çalışır.

- Bir düğüm proof-of-work bulduğunda, bloğu tüm düğümlere yayınlar.

- Düğümler, bloğu yalnızca içindeki tüm işlemler geçerli ve henüz harcanmamışsa kabul eder.

- Düğümler, kabul edilen bloğun hash'ini önceki hash olarak kullanarak zincirdeki bir sonraki bloğu oluşturmak üzere çalışarak bloğu kabul ettiklerini ifade ederler.

Düğümler her zaman en uzun zinciri doğru olan olarak kabul eder ve onu uzatmak için çalışmaya devam eder. İki düğüm aynı anda bir sonraki bloğun farklı sürümlerini yayınlarsa, bazı düğümler birini veya diğerini önce alabilir. Bu durumda, ilk aldıklarında çalışırlar, ancak uzaması ihtimaline karşı diğer dalı saklarlar. Bir sonraki proof-of-work bulunduğunda ve bir dal uzadığında berabere durum bozulacaktır; diğer dalda çalışan düğümler daha uzun olana geçecektir.

Yeni işlem yayınlarının mutlaka tüm düğümlere ulaşması gerekmez. Birçok düğüme ulaştıkları sürece, kısa sürede bir bloğa gireceklerdir. Blok yayınları da düşen mesajlara karşı toleranslıdır. Bir düğüm bir bloğu almadıysa, sonraki bloğu aldığında ve birini kaçırdığını fark ettiğinde onu talep edecektir.

Network

Các bước để vận hành mạng như sau:

- Các giao dịch mới được phát sóng đến tất cả các nút.

- Mỗi nút thu thập các giao dịch mới vào một khối.

- Mỗi nút làm việc để tìm một proof-of-work khó cho khối của mình.

- Khi một nút tìm thấy proof-of-work, nó phát sóng khối đến tất cả các nút.

- Các nút chấp nhận khối chỉ khi tất cả các giao dịch trong đó hợp lệ và chưa được chi tiêu.

- Các nút thể hiện sự chấp nhận khối bằng cách làm việc tạo khối tiếp theo trong chuỗi, sử dụng hash của khối được chấp nhận làm hash trước đó.

Các nút luôn coi chuỗi dài nhất là chuỗi đúng và sẽ tiếp tục làm việc để mở rộng nó. Nếu hai nút phát sóng các phiên bản khác nhau của khối tiếp theo cùng lúc, một số nút có thể nhận được phiên bản này hoặc phiên bản kia trước. Trong trường hợp đó, chúng làm việc trên phiên bản nhận được đầu tiên, nhưng lưu nhánh kia trong trường hợp nó trở nên dài hơn. Tình trạng hòa sẽ bị phá vỡ khi proof-of-work tiếp theo được tìm thấy và một nhánh trở nên dài hơn; các nút đang làm việc trên nhánh kia sẽ chuyển sang nhánh dài hơn.

Việc phát sóng giao dịch mới không nhất thiết phải đến tất cả các nút. Miễn là chúng đến được nhiều nút, chúng sẽ được đưa vào một khối trong thời gian ngắn. Việc phát sóng khối cũng chịu được tin nhắn bị mất. Nếu một nút không nhận được một khối, nó sẽ yêu cầu khối đó khi nhận được khối tiếp theo và nhận ra nó đã bỏ lỡ một khối.

Incentive

Geleneksel olarak, bir bloktaki ilk işlem, bloğun yaratıcısına ait yeni bir para başlatan özel bir işlemdir. Bu, düğümlerin ağı desteklemesi için bir teşvik ekler ve onları basacak merkezi bir otorite olmadığından, paraların dolaşıma başlangıçta dağıtılması için bir yol sağlar. Sabit miktarda yeni paranın düzenli olarak eklenmesi, altın madencilerinin altını dolaşıma katmak için kaynak harcamasına benzerdir. Bizim durumumuzda, harcanan CPU zamanı ve elektrik enerjisidir.

Teşvik, işlem ücretleriyle de finanse edilebilir. Bir işlemin çıktı değeri girdi değerinden az ise, aradaki fark, işlemi içeren bloğun teşvik değerine eklenen bir işlem ücretidir. Önceden belirlenmiş sayıda para dolaşıma girdiğinde, teşvik tamamen işlem ücretlerine geçebilir ve tamamen enflasyondan bağımsız olabilir.

Teşvik, düğümlerin dürüst kalmasını teşvik etmeye yardımcı olabilir. Açgözlü bir saldırgan tüm dürüst düğümlerden daha fazla CPU gücü toplamayı başarırsa, bunu ödemelerini geri çalarak insanları dolandırmak için mi yoksa yeni paralar üretmek için mi kullanacağı arasında seçim yapmak zorunda kalacaktır. Kuralları bozmaktansa, kendisine herkesten daha fazla yeni para veren kurallarla oynamanın daha kârlı olduğunu bulması gerekir; böylece sistemi ve kendi servetinin geçerliliğini baltalamamış olur.

Incentive

Theo quy ước, giao dịch đầu tiên trong một khối là một giao dịch đặc biệt tạo ra một đồng tiền mới thuộc về người tạo khối. Điều này thêm động lực cho các nút hỗ trợ mạng, và cung cấp cách để phân phối ban đầu các đồng tiền vào lưu thông, vì không có cơ quan trung ương nào để phát hành chúng. Việc bổ sung đều đặn một lượng đồng tiền mới không đổi tương tự như các thợ đào vàng tiêu tốn tài nguyên để thêm vàng vào lưu thông. Trong trường hợp của chúng ta, đó là thời gian CPU và điện năng được tiêu tốn.

Động lực cũng có thể được tài trợ bằng phí giao dịch. Nếu giá trị đầu ra của một giao dịch nhỏ hơn giá trị đầu vào, sự chênh lệch là phí giao dịch được cộng vào giá trị động lực của khối chứa giao dịch đó. Một khi một số lượng đồng tiền đã định trước đã đi vào lưu thông, động lực có thể chuyển hoàn toàn sang phí giao dịch và hoàn toàn không có lạm phát.

Động lực có thể giúp khuyến khích các nút duy trì sự trung thực. Nếu một kẻ tấn công tham lam có thể tập hợp được nhiều sức mạnh CPU hơn tất cả các nút trung thực, hắn sẽ phải lựa chọn giữa việc sử dụng nó để lừa đảo mọi người bằng cách lấy lại các khoản thanh toán của mình, hoặc sử dụng nó để tạo đồng tiền mới. Hắn nên thấy rằng chơi theo luật sẽ có lợi hơn, những luật cho phép hắn nhận được nhiều đồng tiền mới hơn tất cả mọi người cộng lại, thay vì phá hoại hệ thống và giá trị tài sản của chính mình.

Reclaiming Disk Space

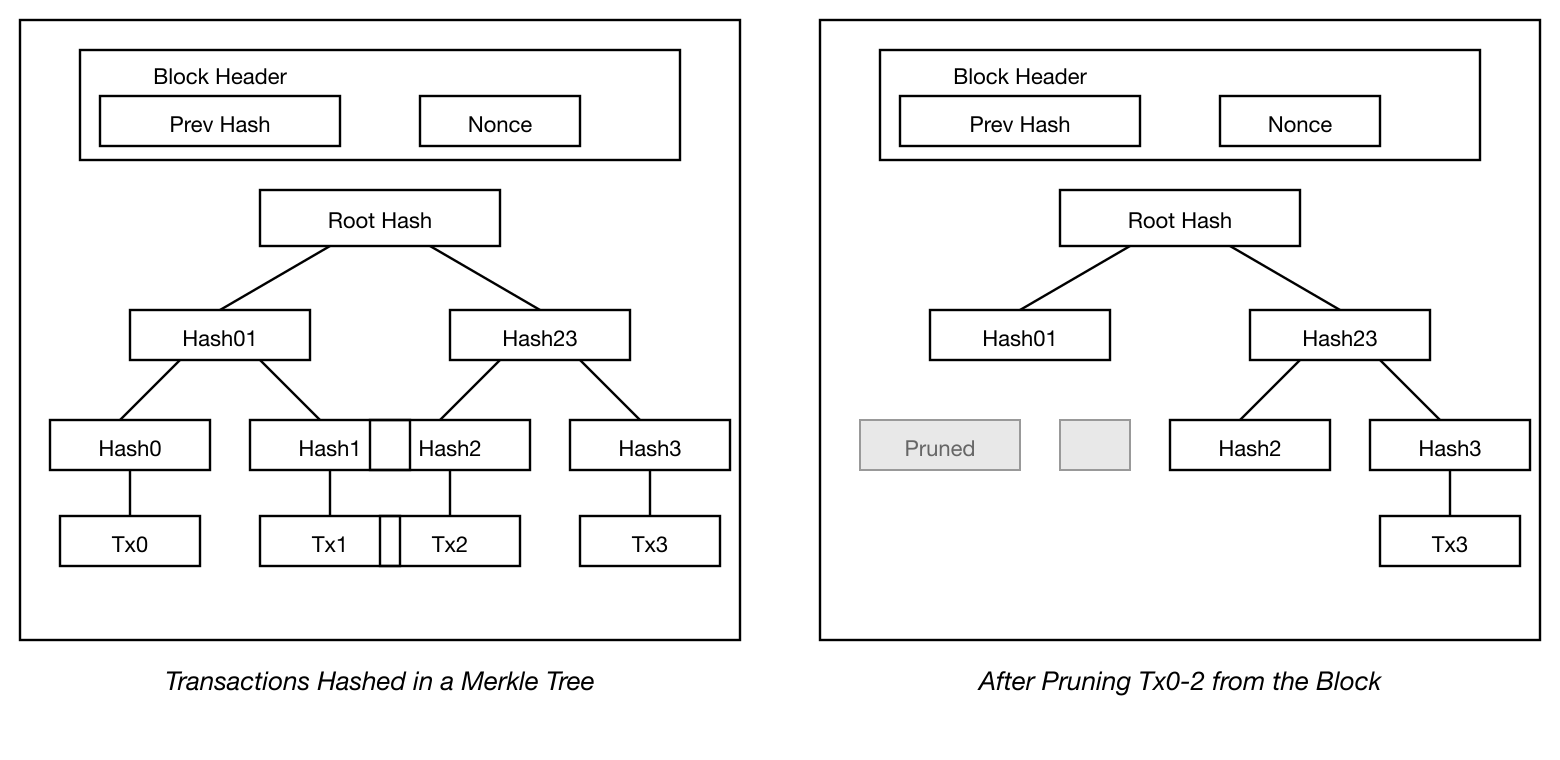

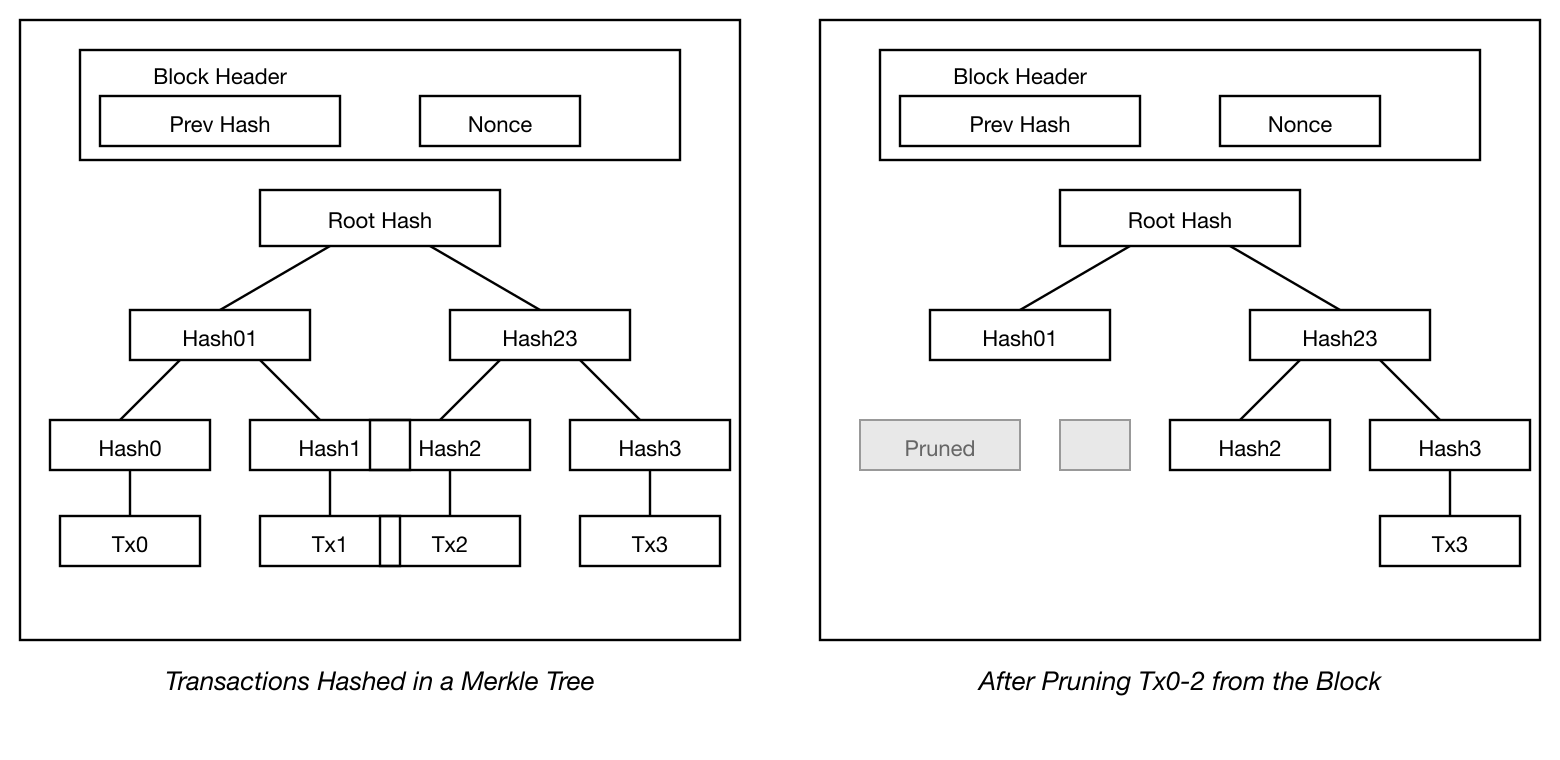

Bir paradaki en son işlem yeterli sayıda bloğun altına gömüldüğünde, önceki harcanmış işlemler disk alanı kazanmak için atılabilir. Bloğun hash'ini bozmadan bunu kolaylaştırmak için, işlemler bir Merkle Ağacında [^7] [^2] [^5] hash'lenir ve blok hash'ine yalnızca kök dahil edilir. Eski bloklar, ağacın dalları budanarak sıkıştırılabilir. İç hash'lerin saklanması gerekmez.

İşlem içermeyen bir blok başlığı yaklaşık 80 byte olacaktır. Blokların her 10 dakikada bir üretildiğini varsayarsak, 80 byte * 6 * 24 * 365 = yılda 4,2MB. 2008 itibarıyla bilgisayar sistemlerinin genellikle 2GB RAM ile satıldığını ve Moore Yasasının yıllık 1,2GB büyüme öngördüğünü göz önüne alırsak, blok başlıklarının bellekte tutulması gerekse bile depolama bir sorun olmamalıdır.

Reclaiming Disk Space

Một khi giao dịch mới nhất trong một đồng tiền được chôn dưới đủ số khối, các giao dịch đã chi tiêu trước đó có thể bị loại bỏ để tiết kiệm dung lượng đĩa. Để tạo điều kiện cho việc này mà không phá vỡ hash của khối, các giao dịch được hash trong một Merkle Tree [^7] [^2] [^5], chỉ có gốc được bao gồm trong hash của khối. Các khối cũ sau đó có thể được nén bằng cách cắt tỉa các nhánh của cây. Các hash bên trong không cần phải được lưu trữ.

Một tiêu đề khối không có giao dịch sẽ khoảng 80 byte. Nếu chúng ta giả sử các khối được tạo ra mỗi 10 phút, 80 byte * 6 * 24 * 365 = 4,2MB mỗi năm. Với các hệ thống máy tính thường được bán với 2GB RAM tính đến năm 2008, và Định luật Moore dự đoán tăng trưởng hiện tại là 1,2GB mỗi năm, việc lưu trữ sẽ không phải là vấn đề ngay cả khi các tiêu đề khối phải được giữ trong bộ nhớ.

Simplified Payment Verification

Tam bir ağ düğümü çalıştırmadan ödemeleri doğrulamak mümkündür. Bir kullanıcının yalnızca en uzun proof-of-work zincirinin blok başlıklarının bir kopyasını tutması yeterlidir; ağ düğümlerini en uzun zincire sahip olduğuna ikna olana kadar sorgulayarak ve işlemi zaman damgası uygulandığı bloğa bağlayan Merkle dalını elde ederek bunu yapabilir. İşlemi kendisi kontrol edemez, ancak zincirdeki bir yere bağlayarak bir ağ düğümünün onu kabul ettiğini görebilir ve sonrasında eklenen bloklar ağın onu kabul ettiğini daha da doğrular.

Bu nedenle, doğrulama dürüst düğümler ağı kontrol ettiği sürece güvenilirdir, ancak ağ bir saldırgan tarafından ele geçirilirse daha savunmasızdır. Ağ düğümleri işlemleri kendileri doğrulayabilirken, basitleştirilmiş yöntem saldırganın ağı ele geçirmeye devam edebildiği sürece saldırganın uydurma işlemleriyle kandırılabilir. Buna karşı korunmak için bir strateji, ağ düğümlerinden geçersiz bir blok tespit ettiklerinde uyarılar almak ve kullanıcının yazılımını tutarsızlığı doğrulamak üzere tam bloğu ve uyarılan işlemleri indirmeye yönlendirmek olabilir. Sık ödeme alan işletmeler muhtemelen daha bağımsız güvenlik ve daha hızlı doğrulama için kendi düğümlerini çalıştırmak isteyeceklerdir.

Simplified Payment Verification

Có thể xác minh các khoản thanh toán mà không cần chạy một nút mạng đầy đủ. Người dùng chỉ cần giữ một bản sao các tiêu đề khối của chuỗi proof-of-work dài nhất, mà họ có thể lấy bằng cách truy vấn các nút mạng cho đến khi tin rằng mình có chuỗi dài nhất, và lấy nhánh Merkle liên kết giao dịch với khối mà nó được đánh dấu thời gian. Người dùng không thể tự kiểm tra giao dịch, nhưng bằng cách liên kết nó với một vị trí trong chuỗi, họ có thể thấy rằng một nút mạng đã chấp nhận nó, và các khối được thêm sau đó càng xác nhận thêm rằng mạng đã chấp nhận nó.

Như vậy, việc xác minh đáng tin cậy miễn là các nút trung thực kiểm soát mạng, nhưng dễ bị tổn thương hơn nếu mạng bị kẻ tấn công áp đảo. Trong khi các nút mạng có thể tự xác minh giao dịch, phương pháp đơn giản hóa có thể bị lừa bởi các giao dịch giả mạo của kẻ tấn công miễn là kẻ tấn công có thể tiếp tục áp đảo mạng. Một chiến lược để bảo vệ chống lại điều này là chấp nhận cảnh báo từ các nút mạng khi chúng phát hiện một khối không hợp lệ, nhắc phần mềm của người dùng tải xuống khối đầy đủ và các giao dịch được cảnh báo để xác nhận sự không nhất quán. Các doanh nghiệp nhận thanh toán thường xuyên có lẽ vẫn muốn chạy các nút riêng để có bảo mật độc lập hơn và xác minh nhanh hơn.

Combining and Splitting Value

Paraları tek tek işlemek mümkün olsa da, bir transferdeki her kuruş için ayrı bir işlem yapmak kullanışsız olurdu. Değerin bölünüp birleştirilebilmesi için işlemler birden fazla girdi ve çıktı içerir. Normal olarak, daha büyük bir önceki işlemden tek bir girdi veya daha küçük miktarları birleştiren birden fazla girdi ve en fazla iki çıktı olacaktır: biri ödeme için, diğeri varsa üstü göndericiye iade etmek için.

Bir işlemin birçok işleme bağlı olduğu ve bu işlemlerin çok daha fazlasına bağlı olduğu yayılma (fan-out) durumunun burada bir sorun olmadığı belirtilmelidir. Bir işlemin geçmişinin tam bir bağımsız kopyasını çıkarmaya asla gerek yoktur.

Combining and Splitting Value

Mặc dù có thể xử lý các đồng tiền riêng lẻ, việc tạo một giao dịch riêng cho mỗi cent trong một lần chuyển khoản sẽ rất cồng kềnh. Để cho phép giá trị được chia nhỏ và kết hợp, các giao dịch chứa nhiều đầu vào và đầu ra. Thông thường sẽ có một đầu vào duy nhất từ một giao dịch lớn hơn trước đó hoặc nhiều đầu vào kết hợp các khoản nhỏ hơn, và tối đa hai đầu ra: một cho khoản thanh toán, và một trả lại tiền thừa, nếu có, cho người gửi.

Cần lưu ý rằng fan-out, khi một giao dịch phụ thuộc vào nhiều giao dịch, và các giao dịch đó phụ thuộc vào nhiều giao dịch khác, không phải là vấn đề ở đây. Không bao giờ cần trích xuất một bản sao độc lập hoàn chỉnh của lịch sử giao dịch.

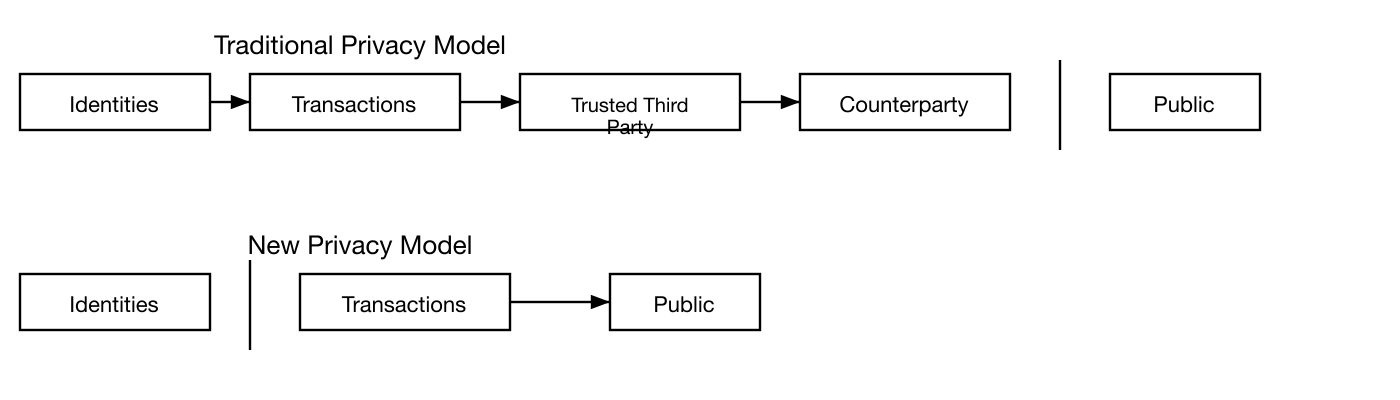

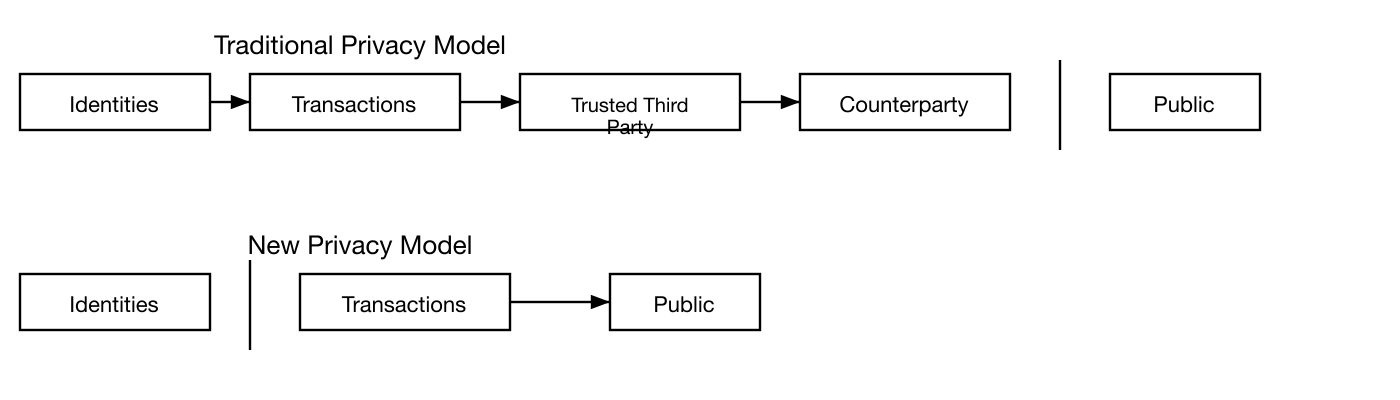

Privacy

Geleneksel bankacılık modeli, bilgiye erişimi ilgili taraflar ve güvenilir üçüncü tarafla sınırlayarak belirli bir gizlilik düzeyi sağlar. Tüm işlemlerin kamuya duyurulması gerekliliği bu yöntemi engeller, ancak bilgi akışını başka bir noktada keserek gizlilik yine de korunabilir: açık anahtarları anonim tutarak. Halk, birisinin bir başkasına bir miktar gönderdiğini görebilir, ancak işlemi herhangi biriyle ilişkilendiren bilgi olmadan. Bu, borsaların yayınladığı bilgi düzeyine benzer; bireysel işlemlerin zamanı ve boyutu, yani "bant," kamuya açıklanır, ancak tarafların kim olduğu söylenmez.

Ek bir güvenlik duvarı olarak, her işlem için yeni bir anahtar çifti kullanılmalıdır; böylece ortak bir sahiple ilişkilendirilmeleri önlenir. Çoklu girdili işlemlerde hâlâ kaçınılmaz bazı bağlantılar vardır; bu işlemler girdilerinin aynı sahibe ait olduğunu zorunlu olarak ortaya koyar. Risk, bir anahtarın sahibi ortaya çıkarsa, bağlantının aynı sahibe ait diğer işlemleri ifşa edebilmesidir.

Privacy

Mô hình ngân hàng truyền thống đạt được một mức độ quyền riêng tư bằng cách giới hạn quyền truy cập thông tin cho các bên liên quan và bên thứ ba đáng tin cậy. Sự cần thiết phải công bố tất cả các giao dịch công khai loại trừ phương pháp này, nhưng quyền riêng tư vẫn có thể được duy trì bằng cách cắt đứt luồng thông tin ở một nơi khác: bằng cách giữ các khóa công khai ẩn danh. Công chúng có thể thấy rằng ai đó đang gửi một khoản tiền cho người khác, nhưng không có thông tin liên kết giao dịch với bất kỳ ai. Điều này tương tự với mức độ thông tin được công bố bởi các sàn giao dịch chứng khoán, nơi thời gian và quy mô của các giao dịch cá nhân, tức "băng ghi", được công khai, nhưng không tiết lộ các bên là ai.

Như một bức tường lửa bổ sung, một cặp khóa mới nên được sử dụng cho mỗi giao dịch để ngăn chúng bị liên kết với một chủ sở hữu chung. Một số liên kết vẫn không thể tránh khỏi với các giao dịch đa đầu vào, vốn nhất thiết tiết lộ rằng các đầu vào của chúng thuộc cùng một chủ sở hữu. Rủi ro là nếu chủ sở hữu của một khóa bị tiết lộ, việc liên kết có thể tiết lộ các giao dịch khác cũng thuộc về cùng chủ sở hữu đó.

Calculations

Bir saldırganın dürüst zincirden daha hızlı alternatif bir zincir üretmeye çalıştığı senaryoyu düşünüyoruz. Bu başarılsa bile, sistemi havadan değer yaratma veya saldırgana hiç ait olmayan parayı alma gibi keyfi değişikliklere açmaz. Düğümler geçersiz bir işlemi ödeme olarak kabul etmeyecek ve dürüst düğümler bunları içeren bir bloğu asla kabul etmeyecektir. Bir saldırgan yalnızca yakın zamanda harcadığı parayı geri almak için kendi işlemlerinden birini değiştirmeye çalışabilir.

Dürüst zincir ile saldırgan zinciri arasındaki yarış bir Binom Rastgele Yürüyüş olarak karakterize edilebilir. Başarı olayı, dürüst zincirin bir blok uzatılarak liderliğini +1 artırmasıdır ve başarısızlık olayı, saldırganın zincirinin bir blok uzatılarak farkı -1 azaltmasıdır.

Bir saldırganın belirli bir açıktan yetişme olasılığı, Kumarcının İflası problemine benzer. Sınırsız krediye sahip bir kumarcının açıkta başladığını ve başa baş noktasına ulaşmak için potansiyel olarak sonsuz sayıda deneme yaptığını varsayalım. Başa baş noktasına ulaşma olasılığını veya bir saldırganın dürüst zincire yetişme olasılığını aşağıdaki gibi hesaplayabiliriz [^8]:

p = dürüst bir düğümün bir sonraki bloğu bulma olasılığı

q = saldırganın bir sonraki bloğu bulma olasılığı

q = saldırganın z blok geriden yetişme olasılığı

``````

\[

qz =

\begin{cases}

1 & \text{if } p \leq q \\

\left(\frac{q}{p}\right) z & \text{if } p > q

\end{cases}

\]

p q olduğu varsayımımız göz önüne alındığında, saldırganın yetişmesi gereken blok sayısı arttıkça olasılık üstel olarak düşer. Oran aleyhine olduğunda, erken dönemde şanslı bir hamle yapmadıysa, geride kaldıkça şansı giderek küçülür.

Şimdi yeni bir işlemin alıcısının, göndericinin işlemi değiştiremeyeceğinden yeterince emin olmadan önce ne kadar beklemesi gerektiğini düşünüyoruz. Göndericinin, alıcıya bir süre ödeme yaptığına inandırmak isteyen bir saldırgan olduğunu ve ardından bir süre geçtikten sonra ödemeyi kendisine geri çevirmek istediğini varsayıyoruz. Alıcı bu olduğunda uyarılacaktır, ancak gönderici bunun çok geç olacağını umar.

Alıcı yeni bir anahtar çifti üretir ve imzalamadan kısa süre önce açık anahtarı göndericiye verir. Bu, göndericinin şanslı olup yeterince ilerleyene kadar sürekli çalışarak önceden bir blok zinciri hazırlamasını ve ardından o anda işlemi gerçekleştirmesini önler. İşlem gönderildikten sonra, dürüst olmayan gönderici işleminin alternatif bir sürümünü içeren paralel bir zincir üzerinde gizlice çalışmaya başlar.

Alıcı, işlem bir bloğa eklenene ve z blok ondan sonra bağlanana kadar bekler. Saldırganın ne kadar ilerleme kaydettiğini tam olarak bilmez, ancak dürüst blokların blok başına beklenen ortalama süreyi aldığını varsayarsak, saldırganın potansiyel ilerlemesi beklenen değeri olan bir Poisson dağılımı olacaktır:

\[

\lambda = z\frac{q}{p}

\]

Saldırganın hâlâ yetişebilme olasılığını elde etmek için, yapmış olabileceği her ilerleme miktarı için Poisson yoğunluğunu o noktadan yetişebilme olasılığıyla çarpıyoruz:

\[

\sum_{k=0}^{\infty} \frac{\lambda^k e^{-\lambda}}{k!} \cdot \left\{

\begin{array}{cl}

\left(\frac{q}{p}\right)^{(z-k)} & \text{if } k \leq z \\

1 & \text{if } k > z

\end{array}

\right.

\]

Dağılımın sonsuz kuyruğunu toplamaktan kaçınmak için yeniden düzenliyoruz...

\[

1 - \sum_{k=0}^{z} \frac{\lambda^k e^{-\lambda}}{k!} \left(1-\left(\frac{q}{p}\right)^{(z-k)}\right)

\]

C koduna dönüştürüyoruz...

```c

#include math.h

double AttackerSuccessProbability(double q, int z)

{

double p = 1.0 - q;

double lambda = z * (q / p);

double sum = 1.0;

int i, k;

for (k = 0; k = z; k++)

{

double poisson = exp(-lambda);

for (i = 1; i = k; i++)

poisson *= lambda / i;

sum -= poisson * (1 - pow(q / p, z - k));

}

return sum;

}

Bazı sonuçları çalıştırdığımızda, olasılığın z ile üstel olarak düştüğünü görebiliriz.

q=0.1

z=0 P=1.0000000

z=1 P=0.2045873

z=2 P=0.0509779

z=3 P=0.0131722

z=4 P=0.0034552

z=5 P=0.0009137

z=6 P=0.0002428

z=7 P=0.0000647

z=8 P=0.0000173

z=9 P=0.0000046

z=10 P=0.0000012

q=0.3

z=0 P=1.0000000

z=5 P=0.1773523

z=10 P=0.0416605

z=15 P=0.0101008

z=20 P=0.0024804

z=25 P=0.0006132

z=30 P=0.0001522

z=35 P=0.0000379

z=40 P=0.0000095

z=45 P=0.0000024

z=50 P=0.0000006

P'nin %0,1'den küçük olması için çözüyoruz...

P 0.001

q=0.10 z=5

q=0.15 z=8

q=0.20 z=11

q=0.25 z=15

q=0.30 z=24

q=0.35 z=41

q=0.40 z=89

q=0.45 z=340

Calculations

Chúng ta xem xét kịch bản một kẻ tấn công cố gắng tạo ra một chuỗi thay thế nhanh hơn chuỗi trung thực. Ngay cả khi điều này được thực hiện, nó không mở ra hệ thống cho các thay đổi tùy ý, chẳng hạn như tạo giá trị từ hư không hoặc lấy tiền chưa bao giờ thuộc về kẻ tấn công. Các nút sẽ không chấp nhận một giao dịch không hợp lệ làm thanh toán, và các nút trung thực sẽ không bao giờ chấp nhận một khối chứa chúng. Kẻ tấn công chỉ có thể cố gắng thay đổi một trong các giao dịch của chính mình để lấy lại tiền mà hắn đã chi tiêu gần đây.

Cuộc đua giữa chuỗi trung thực và chuỗi tấn công có thể được đặc trưng như một Bước Đi Ngẫu Nhiên Nhị Thức. Sự kiện thành công là chuỗi trung thực được mở rộng thêm một khối, tăng khoảng cách dẫn đầu thêm +1, và sự kiện thất bại là chuỗi của kẻ tấn công được mở rộng thêm một khối, giảm khoảng cách đi -1.

Xác suất kẻ tấn công bắt kịp từ một khoảng cách cho trước tương tự như bài toán Sự Phá Sản của Người Đánh Bạc. Giả sử một người đánh bạc với tín dụng không giới hạn bắt đầu ở mức thâm hụt và chơi có khả năng vô hạn lần thử để cố gắng đạt được hòa vốn. Chúng ta có thể tính xác suất người đó đạt được hòa vốn, hoặc kẻ tấn công bắt kịp chuỗi trung thực, như sau [^8]:

p = xác suất một nút trung thực tìm thấy khối tiếp theo

q = xác suất kẻ tấn công tìm thấy khối tiếp theo

q = xác suất kẻ tấn công sẽ bắt kịp từ z khối phía sau

``````

\[

qz =

\begin{cases}

1 & \text{if } p \leq q \\

\left(\frac{q}{p}\right) z & \text{if } p > q

\end{cases}

\]

Với giả định rằng p q, xác suất giảm theo hàm mũ khi số khối mà kẻ tấn công phải bắt kịp tăng lên. Với tỷ lệ bất lợi, nếu hắn không thực hiện được một bước nhảy may mắn về phía trước sớm, cơ hội của hắn trở nên cực kỳ nhỏ khi hắn tụt lại phía sau.

Bây giờ chúng ta xem xét người nhận giao dịch mới cần đợi bao lâu trước khi đủ chắc chắn rằng người gửi không thể thay đổi giao dịch. Chúng ta giả sử người gửi là kẻ tấn công muốn làm cho người nhận tin rằng hắn đã thanh toán trong một thời gian, sau đó chuyển lại thanh toán cho chính mình sau khi một thời gian đã trôi qua. Người nhận sẽ được cảnh báo khi điều đó xảy ra, nhưng người gửi hy vọng rằng lúc đó đã quá muộn.

Người nhận tạo một cặp khóa mới và đưa khóa công khai cho người gửi ngay trước khi ký. Điều này ngăn người gửi chuẩn bị một chuỗi khối trước bằng cách liên tục làm việc trên đó cho đến khi đủ may mắn để tiến xa đủ, rồi thực hiện giao dịch vào lúc đó. Một khi giao dịch được gửi, người gửi không trung thực bắt đầu bí mật làm việc trên một chuỗi song song chứa phiên bản thay thế của giao dịch.

Người nhận đợi cho đến khi giao dịch được thêm vào một khối và z khối đã được liên kết sau nó. Người nhận không biết chính xác lượng tiến triển mà kẻ tấn công đã đạt được, nhưng giả sử các khối trung thực mất thời gian trung bình dự kiến cho mỗi khối, tiến triển tiềm năng của kẻ tấn công sẽ là phân phối Poisson với giá trị kỳ vọng:

\[

\lambda = z\frac{q}{p}

\]

Để có xác suất kẻ tấn công vẫn có thể bắt kịp, chúng ta nhân mật độ Poisson cho mỗi lượng tiến triển hắn có thể đã đạt được với xác suất hắn có thể bắt kịp từ điểm đó:

\[

\sum_{k=0}^{\infty} \frac{\lambda^k e^{-\lambda}}{k!} \cdot \left\{

\begin{array}{cl}

\left(\frac{q}{p}\right)^{(z-k)} & \text{if } k \leq z \\

1 & \text{if } k > z

\end{array}

\right.

\]

Sắp xếp lại để tránh cộng đuôi vô hạn của phân phối...

\[

1 - \sum_{k=0}^{z} \frac{\lambda^k e^{-\lambda}}{k!} \left(1-\left(\frac{q}{p}\right)^{(z-k)}\right)

\]

Chuyển đổi sang mã C...

```c

#include math.h

double AttackerSuccessProbability(double q, int z)

{

double p = 1.0 - q;

double lambda = z * (q / p);

double sum = 1.0;

int i, k;

for (k = 0; k = z; k++)

{

double poisson = exp(-lambda);

for (i = 1; i = k; i++)

poisson *= lambda / i;

sum -= poisson * (1 - pow(q / p, z - k));

}

return sum;

}

Chạy một số kết quả, chúng ta có thể thấy xác suất giảm theo hàm mũ với z.

q=0.1

z=0 P=1.0000000

z=1 P=0.2045873

z=2 P=0.0509779

z=3 P=0.0131722

z=4 P=0.0034552

z=5 P=0.0009137

z=6 P=0.0002428

z=7 P=0.0000647

z=8 P=0.0000173

z=9 P=0.0000046

z=10 P=0.0000012

q=0.3

z=0 P=1.0000000

z=5 P=0.1773523

z=10 P=0.0416605

z=15 P=0.0101008

z=20 P=0.0024804

z=25 P=0.0006132

z=30 P=0.0001522

z=35 P=0.0000379

z=40 P=0.0000095

z=45 P=0.0000024

z=50 P=0.0000006

Giải cho P nhỏ hơn 0,1%...

P 0.001

q=0.10 z=5

q=0.15 z=8

q=0.20 z=11

q=0.25 z=15

q=0.30 z=24

q=0.35 z=41

q=0.40 z=89

q=0.45 z=340

Conclusion

Güvene dayanmadan elektronik işlemler için bir sistem önerdik. Dijital imzalardan yapılmış paraların olağan çerçevesiyle başladık; bu, sahiplik üzerinde güçlü kontrol sağlar ancak çifte harcamayı önlemenin bir yolu olmadan eksik kalır. Bunu çözmek için, dürüst düğümler CPU gücünün çoğunluğunu kontrol ettiğinde bir saldırganın değiştirmesinin hesaplama açısından hızla pratik olmaktan çıkan işlemlerin kamuya açık geçmişini kaydetmek için proof-of-work kullanan eşler arası bir ağ önerdik. Ağ, yapılandırılmamış basitliğinde sağlamdır. Düğümler çok az koordinasyonla hep birlikte çalışır. Mesajlar herhangi belirli bir yere yönlendirilmediğinden ve yalnızca en iyi çaba temelinde iletilmesi gerektiğinden, tanımlanmaları gerekmez. Düğümler, yokluklarında olanların kanıtı olarak proof-of-work zincirini kabul ederek ağdan istedikleri zaman ayrılıp yeniden katılabilirler. Geçerli blokları uzatarak çalışarak kabullerini ifade eder ve geçersiz blokları üzerlerinde çalışmayı reddederek reddederler. Gerekli tüm kurallar ve teşvikler bu konsensüs mekanizması ile uygulanabilir.

Conclusion

Chúng tôi đã đề xuất một hệ thống cho các giao dịch điện tử mà không dựa vào sự tin tưởng. Chúng tôi bắt đầu với khung thông thường của các đồng tiền được tạo từ chữ ký số, cung cấp sự kiểm soát mạnh mẽ về quyền sở hữu, nhưng không hoàn chỉnh nếu thiếu cách ngăn chặn chi tiêu kép. Để giải quyết điều này, chúng tôi đề xuất một mạng ngang hàng sử dụng proof-of-work để ghi lại lịch sử công khai của các giao dịch, mà nhanh chóng trở nên không thực tế về mặt tính toán để kẻ tấn công thay đổi nếu các nút trung thực kiểm soát phần lớn sức mạnh CPU. Mạng mạnh mẽ trong sự đơn giản phi cấu trúc của nó. Các nút hoạt động cùng lúc với rất ít sự phối hợp. Chúng không cần được nhận dạng, vì các thông điệp không được định tuyến đến bất kỳ nơi cụ thể nào và chỉ cần được chuyển giao trên cơ sở nỗ lực tốt nhất. Các nút có thể rời đi và tham gia lại mạng theo ý muốn, chấp nhận chuỗi proof-of-work làm bằng chứng về những gì đã xảy ra khi chúng vắng mặt. Chúng bỏ phiếu bằng sức mạnh CPU của mình, thể hiện sự chấp nhận các khối hợp lệ bằng cách làm việc mở rộng chúng và từ chối các khối không hợp lệ bằng cách từ chối làm việc trên chúng. Bất kỳ quy tắc và động lực cần thiết nào đều có thể được thực thi với cơ chế đồng thuận này.

References

-

H. Massias, X.S. Avila, and J.-J. Quisquater, "Design of a secure timestamping service with minimal trust requirements," In 20th Symposium on Information Theory in the Benelux, May 1999.

-

S. Haber, W.S. Stornetta, "How to time-stamp a digital document," In Journal of Cryptology, vol 3, no 2, pages 99-111, 1991.

-

D. Bayer, S. Haber, W.S. Stornetta, "Improving the efficiency and reliability of digital time-stamping," In Sequences II: Methods in Communication, Security and Computer Science, pages 329-334, 1993.

-

S. Haber, W.S. Stornetta, "Secure names for bit-strings," In Proceedings of the 4th ACM Conference on Computer and Communications Security, pages 28-35, April 1997.

-

A. Back, "Hashcash - a denial of service counter-measure," http://www.hashcash.org/papers/hashcash.pdf, 2002.

-

R.C. Merkle, "Protocols for public key cryptosystems," In Proc. 1980 Symposium on Security and Privacy, IEEE Computer Society, pages 122-133, April 1980.

-

W. Feller, "An introduction to probability theory and its applications," 1957.

References

-

H. Massias, X.S. Avila, and J.-J. Quisquater, "Design of a secure timestamping service with minimal trust requirements," In 20th Symposium on Information Theory in the Benelux, May 1999.

-

S. Haber, W.S. Stornetta, "How to time-stamp a digital document," In Journal of Cryptology, vol 3, no 2, pages 99-111, 1991.

-

D. Bayer, S. Haber, W.S. Stornetta, "Improving the efficiency and reliability of digital time-stamping," In Sequences II: Methods in Communication, Security and Computer Science, pages 329-334, 1993.

-

S. Haber, W.S. Stornetta, "Secure names for bit-strings," In Proceedings of the 4th ACM Conference on Computer and Communications Security, pages 28-35, April 1997.

-

A. Back, "Hashcash - a denial of service counter-measure," http://www.hashcash.org/papers/hashcash.pdf, 2002.

-

R.C. Merkle, "Protocols for public key cryptosystems," In Proc. 1980 Symposium on Security and Privacy, IEEE Computer Society, pages 122-133, April 1980.

-

W. Feller, "An introduction to probability theory and its applications," 1957.